Konica minolta BIZHUB 360, BIZHUB 420, BIZHUB 500 User Manual [pl]

500/420/360

Skanowanie sieciowe

Spis treści

1 Wprowadzenie

1.1 Znaki towarowe i zastrzeżone znaki towarowe ............................ 1-4

Informacje na temat licencji ........................................................... 1-4

Oświadczenie OpenSSL ................................................................ 1-5

Licencja NetSNMP ......................................................................... 1-7

1.2 Informacje dotyczące niniejszej instrukcji................................... 1-13

Struktura podręcznika .................................................................. 1-13

Oznaczenie ................................................................................... 1-13

1.3 Konwencje terminologiczne instrukcji......................................... 1-14

Zalecenia dotyczące bezpieczeństwa ......................................... 1-14

Kolejność czynności .................................................................... 1-15

Wskazówki ................................................................................... 1-15

Oznaczenia specjalne w tekście .................................................. 1-15

1.4 Instrukcje użytkownika .................................................................. 1-16

Instrukcja obsługi – Kopiowanie .................................................. 1-16

Instrukcja obsługi – Skanowanie sieciowe

<niniejsza instrukcja> ................................................................... 1-16

Instrukcja obsługi – Funkcje skrzynki ........................................... 1-16

Instrukcja obsługi – Powiększanie wyświetlacza ......................... 1-16

Instrukcja obsługi – FK-502 Faksowanie ..................................... 1-17

Instrukcja obsługi – Operacje Faksowania .................................. 1-17

Instrukcja obsługi – IC-204 .......................................................... 1-17

2 Czynności przed rozpoczęciem korzystania z funkcji

skanowania

2.1 Środowisko wymagane do korzystania z funkcji skanowania..... 2-3

2.2 Dostępne funkcje skanowania........................................................ 2-4

Wysyłanie zeskanowanych danych za pośrednictwem

wiadomości e-mail ......................................................................... 2-5

Wysyłanie zeskanowanych danych jako plików (FTP) ................... 2-6

Wysyłanie zeskanowanych danych do komputera podłączonego

do sieci komputerowej (SMB) ........................................................ 2-7

Zapisywanie zeskanowanych danych w skrzynkach ..................... 2-8

2.3 Ustawienia dla korzystania z funkcji sieci

komputerowej/skanowania ............................................................. 2-9

Określanie ustawień sieci komputerowej ....................................... 2-9

Rejestrowanie adresatów i określanie ich ustawień ..................... 2-10

bizhub 500/420/360 (Phase 3) Spis treści-1

Ustawianie adresu nadawcy – Od kogo .......................................2-11

Definiowanie ustawień skanowania ..............................................2-11

Określanie ustawień programu .....................................................2-12

Określanie domyślnych ustawień skanowania .............................2-12

2.4 Podłączenie do sieci komputerowej.............................................. 2-13

Podłączenie do sieci komputerowej .............................................2-13

2.5 Schemat blokowy ustawień i operacji skanowania ..................... 2-14

3 Skanowanie dokumentów

3.1 Panel sterowania............................................................................... 3-3

3.2 Wyświetlanie ekranu skanowania.................................................... 3-6

3.3 Wysyłanie danych w wiadomości e-mail

(Skanowanie do e-maila) .................................................................. 3-8

Skanowanie do e-maila ..................................................................3-8

Korzystanie z programów ...............................................................3-9

Wybieranie adresów grupowych ...................................................3-11

Wybieranie adresatów z książki adresowej ..................................3-14

Wyszukiwanie adresata ................................................................3-16

Bezpośrednie wprowadzanie adresów .........................................3-19

3.4 Wysyłanie danych do serwera (Skanowanie do FTP)................... 3-22

Skanowanie do FTP ......................................................................3-22

Korzystanie z programów .............................................................3-23

Wybieranie adresów grupowych ...................................................3-25

Wybieranie adresatów z książki adresowej ..................................3-28

Bezpośrednie wprowadzanie adresów .........................................3-31

3.5 Wysyłanie danych do komputera podłączonego do sieci

komputerowej (Skanowanie do SMB) ........................................... 3-35

Skanowanie do SMB ....................................................................3-35

Przesyłanie z SMB do Udostępnianych plików Windows

(Mac OS X)/Samba (Linux/Unix) ...................................................3-36

Przesyłanie z SMB do Windows 98 SE/Windows Me ..................3-36

Korzystanie z programów .............................................................3-37

Wybieranie adresów grupowych ...................................................3-39

Wybieranie adresatów z książki adresowej ..................................3-42

Bezpośrednie wprowadzanie adresów .........................................3-45

3.6 Definiowanie ustawień skanowania .............................................. 3-49

Dostępne ustawienia ....................................................................3-49

Typ pliku .......................................................................................3-51

Rozdzielczość ...............................................................................3-54

Jednostronny/Dwustronny ............................................................3-55

Typ oryginału ................................................................................3-56

Format skanowania .......................................................................3-58

Spis treści-2 bizhub 500/420/360 (Phase 3)

Powiększanie/zmniejszanie skanu o wstępnie ustawiony

współczynnik zoom (Ustawienie zoom) ....................................... 3-60

Określanie współczynnika zoom dla skanowania

(Ustawienie zoom) ........................................................................ 3-62

Zaczernienie (Nasycenie) ............................................................. 3-64

Ustawienie oryginału .................................................................... 3-65

Skanowanie książki (Aplikacja) .................................................... 3-68

Numeracja stron broszury (Aplikacja) .......................................... 3-71

Adnotacja (Aplikacja) .................................................................... 3-73

Wymazywanie ramki (Aplikacja) ................................................... 3-75

Usuwanie linii środkowej (Aplikacja) ............................................ 3-77

Wymazywanie obszaru poza obrazem (Aplikacja) ....................... 3-79

Odwrócenie negatyw/pozytyw (Aplikacja) ................................... 3-80

Osobny skan ................................................................................ 3-81

Nazwa pliku .................................................................................. 3-83

Zmienianie nazwy pliku ................................................................ 3-83

3.7 Sprawdzanie ustawień ................................................................... 3-85

Sprawdzanie ustawień ................................................................. 3-85

Sprawdzanie zadania ................................................................... 3-86

Usuwanie zbędnych adresatów ................................................... 3-90

Określanie ustawień e-maila ........................................................ 3-92

Zmienianie ustawień e-maila ........................................................ 3-94

3.8 Sprawdzanie rejestru transmisji skanera..................................... 3-95

Wyświetlanie listy bieżących zadań ............................................. 3-95

Wyświetlanie listy historii zadań ................................................... 3-96

Wyświetlane informacje ............................................................... 3-97

4 Wprowadzanie ustawień z panelu sterowania

4.1 Ustawienia z panelu sterowania ..................................................... 4-3

Rodzaje funkcji użytkowych ........................................................... 4-3

Inne związane ustawienia ............................................................... 4-5

4.2 Wyświetlanie ekranów ustawień..................................................... 4-6

Wyświetlanie ekranu skanowania .................................................. 4-6

Wyświetlanie ekranu ustawień Użytkownika .................................. 4-8

Wyświetlanie ekranu ustawień administratora ............................. 4-10

4.3 Rejestrowanie skróconych danych adresatów............................ 4-12

Adresaci e-maili ........................................................................... 4-12

Adresaci FTP ................................................................................ 4-15

Odbiorcy SMB .............................................................................. 4-19

Skrzynki będące odbiorcami ........................................................ 4-23

4.4 Rejestracja adresatów grupowych............................................... 4-26

Rejestracja adresatów grupowych ............................................... 4-26

bizhub 500/420/360 (Phase 3) Spis treści-3

4.5 Rejestracja programów odbiorców............................................... 4-28

Rejestracja programu odbiorcy ....................................................4-28

4.6 Określanie ustawień e-maila.......................................................... 4-31

Temat ............................................................................................4-31

Tekst .............................................................................................4-33

4.7 Ustawianie głównego ekranu trybu skanowania.......................... 4-35

Zakładka domyślna .......................................................................4-35

Program domyślny ........................................................................4-36

Programuj domyślny Książki adresowej .......................................4-38

Wyświetlan. symboli wpisywania adresów ...................................4-40

4.8 Ustawianie formatu zapisu danych, które są skanowane........... 4-41

Poziom kompresji czerni ...............................................................4-41

Określanie poziomu kompresji ......................................................4-41

4.9 Lista zapisów jednoprzyciskowych............................................... 4-43

Lista Książek adresowych ............................................................4-43

Lista Grup .....................................................................................4-45

Lista Programów ...........................................................................4-47

Lista tematów e-mail/treści ..........................................................4-49

4.10 Tworzenie Skrzynek powiadamiania ............................................. 4-51

Tworzenie skrzynek powiadamiania .............................................4-53

4.11 Określanie ustawień sieci komputerowej ..................................... 4-56

Określanie ustawień sieci .............................................................4-56

4.12 Ustawienia TCP/IP........................................................................... 4-57

Czynności wykonywane przed określaniem ustawień ..................4-57

Pozycje, które powinny zostać określone .....................................4-58

Określanie ustawień TCP/IP .........................................................4-60

Filtrowanie IP ................................................................................4-64

Nr portu RAW ................................................................................4-67

4.13 Ustawienia NetWare........................................................................ 4-69

Parametry NetWare ......................................................................4-69

Określanie ustawień NetWare .......................................................4-71

Status ............................................................................................4-74

4.14 Ustawienia serwera http................................................................. 4-75

Parametry IPP i http ......................................................................4-75

Okreś

lanie ustawień IPP i http ......................................................4-77

Operacja obsługiwana ..................................................................4-79

Informacje o drukarce ...................................................................4-80

4.15 Ustawienia FTP................................................................................ 4-84

Parametry FTP ..............................................................................4-84

Określanie ustawień FTP ..............................................................4-85

Spis treści-4 bizhub 500/420/360 (Phase 3)

4.16 Ustawienia SMB.............................................................................. 4-87

Parametry SMB ............................................................................ 4-87

Określanie ustawień SMB ............................................................ 4-89

4.17 Ustawienia AppleTalk..................................................................... 4-92

Parametry AppleTalk .................................................................... 4-92

Określanie ustawień AppleTalk .................................................... 4-92

4.18 Uaktywnienie ustawień LDAP........................................................ 4-94

Uaktywnianie parametrów LDAP ................................................. 4-94

Określanie ustawień uaktywniania LDAP ..................................... 4-94

4.19 Konfigurowanie ustawień LDAP.................................................... 4-96

Rejestracja parametrów serwera LDAP ....................................... 4-96

Określanie ustawień konfiguracji LDAP ..................................... 4-100

Ustawienie początkowe dla szczegółów wyszukiwania ............ 4-105

4.20 Ustawienie domyślne wyszukiwania .......................................... 4-107

Określanie wykrywania ustawień domyślnego serwera ............. 4-107

4.21 Ustawienia transmisji przez e-mail (SMTP)................................ 4-108

Parametry transmisji e-maila (SMTP) ......................................... 4-108

Określanie ustawień transmisji e-mailem (SMTP) ...................... 4-111

SMTP Server Address ................................................................ 4-114

Szczegóły SMTP ........................................................................ 4-116

Autoryzacja SMTP ...................................................................... 4-117

4.22 Ustawienia e-mail RX (POP) ........................................................ 4-120

Parametry adresata e-maila (POP) ............................................. 4-120

Określanie ustawień adresata e-mail (POP) ............................... 4-122

Adres serwera POP .................................................................... 4-124

4.23 Ustawienia urządzenia ................................................................. 4-126

Parametry urządzenia ................................................................ 4-126

Określanie ustawień urządzenia ................................................. 4-127

4.24 Ustawienia regulacji czasu.......................................................... 4-128

Parametry regulacji czasu .......................................................... 4-128

Określanie ustawień regulacji czasu .......................................... 4-129

Adres serwera NTP .................................................................... 4-130

4.25 Ustawienia powiadomienia o stanie ........................................... 4-132

Parametry powiadomienia o stanie ............................................ 4-132

Okreś

lanie ustawień powiadamiania o stanie ............................ 4-133

Ustawianie elementu powiadomienia ........................................ 4-134

4.26 Ustawienie raportu Licznika kopii............................................... 4-135

Określanie ustawień raportów licznika kopii .............................. 4-136

Ustawienie harmonogramu ........................................................ 4-137

Określanie ustawień adresu powiadomienia .............................. 4-139

Ustawienie adresu powiadomienia ............................................ 4-140

bizhub 500/420/360 (Phase 3) Spis treści-5

4.27 Potwierdzenie PING ...................................................................... 4-142

Parametry potwierdzenia PING ..................................................4-142

Określanie ustawień potwierdzenia PING ...................................4-142

Adres transmisji PING .................................................................4-144

4.28 Ustawienia SLP.............................................................................. 4-146

Określanie ustawień SLP ............................................................4-146

4.29 Ustawienia LPD ............................................................................. 4-147

Określanie ustawień LPD ............................................................4-147

4.30 Ustawienia prefiksu/sufiksu......................................................... 4-148

Parametry prefiksu/sufiksu .........................................................4-148

Określanie ustawień prefiksu/sufiksu .........................................4-149

Ustawienie prefiksu/sufiksu ........................................................4-151

4.31 Działanie w przypadku nieważnego certyfikatu ......................... 4-153

Określanie ustawienia Działania w przypadku

nieważnego certyfikatu ...............................................................4-154

4.32 Ustawienia SNMP.......................................................................... 4-155

Parametry SNMP ........................................................................4-155

Określanie ustawień SNMP ........................................................4-156

Ustawienie v1/v2c .......................................................................4-157

Ustawienie v3 ..............................................................................4-158

Określanie ustawień v3 ...............................................................4-159

4.33 Ustawienie protokołu Bonjour ..................................................... 4-161

Określanie Ustawień protokołu Bonjour .....................................4-161

4.34 Ustawienie portu TCP ................................................................... 4-163

Określanie ustawień portu TCP ..................................................4-164

4.35 Ustawienia OpenAPI...................................................................... 4-166

Ustawienie dostępu ....................................................................4-166

Numer portu ................................................................................4-167

SSL .............................................................................................4-168

Autoryzacja .................................................................................4-169

4.36 External Server Authentication .................................................... 4-171

Korzystanie z katalogu aktywnego .............................................4-172

Określanie ustawień autoryzacji serwera zewnętrznego ............4-173

Korzystanie z NDS Novell ...........................................................4-178

Określanie ustawień korzystania z NDS Novell ..........................4-179

Korzystanie z NTLM v1/NTLM v2 ...............................................4-181

Okre

ślanie ustawień korzystania z NTLM v1/NTLM v2 ..............4-181

Spis treści-6 bizhub 500/420/360 (Phase 3)

5Określanie ustawień zużyciem programu

PageScope Web Connection

5.1 Pozycje, które mogą być określane z użyciem programu

PageScope Web Connection........................................................... 5-3

Tryb Użytkownika ........................................................................... 5-4

Tryb Administratora ........................................................................ 5-5

5.2 Korzystanie z programu PageScope Web Connection................. 5-7

Środowisko pracy .......................................................................... 5-7

Uzyskiwanie dostępu do PageScope Web Connection ................ 5-8

Układ strony ................................................................................... 5-9

Pamięć podręczna przeglądarki internetowej .............................. 5-11

W przypadku Internet Explorera .................................................. 5-11

W przypadku Netscape Navigator ............................................... 5-11

5.3 Zalogowanie i wylogowanie .......................................................... 5-12

Wylogowywanie ........................................................................... 5-12

Logowanie do trybu użytkownika (użytkownik publiczny) ........... 5-14

Logowanie do trybu użytkownika

(użytkownik zarejestrowany/administrator skrzynek) ................... 5-16

Logowanie się w trybie Administratora ........................................ 5-18

5.4 Autoryzacja użytkownika (Tryb użytkownika).............................. 5-21

Zmienianie hasła użytkownika ..................................................... 5-21

Sprawdzanie informacji rejestracyjnych użytkownika .................. 5-22

5.5 Konto dostępu (Tryb użytkownika) ............................................... 5-23

Sprawdzenie informacji o koncie dostępu ................................... 5-23

5.6 Książka adresowa .......................................................................... 5-24

Rejestracja nowych adresatów .................................................... 5-24

Aby zarejestrować nowego adresata ........................................... 5-27

Edycja skrótów adresatów ........................................................... 5-28

Usuwanie Książki adresowej ........................................................ 5-29

5.7 Grupa adresatów ............................................................................ 5-30

Rejestrowanie odbiorców grupowych .......................................... 5-31

5.8 Rejestracja programu .................................................................... 5-33

Aby zarejestrować nowego adresata ........................................... 5-44

5.9 Rejestrowanie tymczasowego klawisza

jednoprzyciskowego wybierania................................................... 5-46

Rejestrowanie tymczasowych odbiorców .................................... 5-47

5.10 Zapis tematu ................................................................................... 5-48

Rejestrowanie tematu .................................................................. 5-49

5.11 Rejestrowanie treś

Rejestrowanie treści ..................................................................... 5-51

ci ...................................................................... 5-50

bizhub 500/420/360 (Phase 3) Spis treści-7

5.12 Tryb Administratora ........................................................................ 5-52

Podstawowe operacje ..................................................................5-52

5.13 Ustawienie regulacji czasu............................................................. 5-53

Ustawianie godziny .......................................................................5-53

5.14 Autoryzacja użytkownika (Tryb administratora)........................... 5-54

Rejestracja użytkownika ...............................................................5-54

Rejestracja użytkownika ...............................................................5-55

Sprawdzanie i zmienianie informacji o

zarejestrowanym użytkowniku ......................................................5-57

Sprawdzanie lub zmienianie informacji o zarejestrowanym

użytkowniku ..................................................................................5-58

Usuwanie zarejestrowanego użytkownika ....................................5-60

Uprawnienia domyślnych funkcji ..................................................5-62

Określanie domyślnych ustawień uprawnień funkcji ....................5-63

5.15 Rejestracja konta dostępu (Tryb administratora) ........................ 5-64

Rejestracja konta dostępu ............................................................5-64

Rejestrowanie konta .....................................................................5-65

Sprawdzanie lub zmienianie informacji o

zarejestrowanym koncie ...............................................................5-67

Sprawdzanie lub zmienianie informacji o

zarejestrowanym koncie ...............................................................5-67

Usuwanie zarejestrowanych kont .................................................5-69

5.16 Hasło administratora....................................................................... 5-71

Zmiana hasła administratora .........................................................5-71

5.17 Rejestracja aplikacji........................................................................ 5-72

Rejestrowanie aplikacji .................................................................5-72

Nowe elementy rejestracji dla aplikacji .........................................5-74

Rejestrowanie aplikacji .................................................................5-76

Elementy, które mogę zostać określone w Edycji Aplikacji ..........5-80

Aby edytować zarejestrowaną aplikację .......................................5-85

Aby usunąć zarejestrowaną aplikację ...........................................5-88

5.18 Prefiks/Sufiks................................................................................... 5-89

Rejestrowanie prefiksów i sufiksów ..............................................5-90

5.19 Import/Export................................................................................... 5-91

Importowanie ................................................................................5-91

Eksport ..........................................................................................5-91

5.20 Inne ................................................................................................... 5-92

5.21 TCP/IP............................................................................................... 5-93

TCP/IP ...........................................................................................5-94

Filtrowanie adresu IP ....................................................................5-96

Spis treści-8 bizhub 500/420/360 (Phase 3)

5.22 NetWare........................................................................................... 5-97

NetWare Status ............................................................................ 5-99

5.23 IPP.................................................................................................. 5-100

5.24 FTP ................................................................................................. 5-102

FTP TX ........................................................................................ 5-102

FTP Server (Serwer FTP) ............................................................ 5-103

5.25 SNMP ............................................................................................. 5-104

5.26 SMB................................................................................................ 5-106

Ustawienie WINS ....................................................................... 5-106

Ustawienie klienta ...................................................................... 5-107

Ustawienie druku ....................................................................... 5-109

5.27 AppleTalk....................................................................................... 5-110

5.28 Bonjour Setting............................................................................. 5-111

5.29 LDAP Setting................................................................................. 5-112

LDAP Setting .............................................................................. 5-112

LDAP Server Registration .......................................................... 5-113

5.30 Ustawienie e-mail ......................................................................... 5-117

RX e-mail (POP) ......................................................................... 5-117

TX e-mail (SMTP) ....................................................................... 5-119

5.31 SSL/TLS ......................................................................................... 5-122

Ustawienie SSL/TLS .................................................................. 5-124

Tworzenie certyfikatu ................................................................. 5-126

Ustawienie SSL/TLS – Instalowanie certyfikatu ......................... 5-128

Ustawianie mocy szyfrowania .................................................... 5-129

Usuwanie certyfikatu .................................................................. 5-131

Ustawianie trybu korzystającego z SSL ..................................... 5-133

Tryb przetwarzania ..................................................................... 5-135

Określanie trybu korzystającego z SSL ..................................... 5-136

5.32 Authentification (Autoryzacja) ..................................................... 5-137

Autoryzacja użytkownika/Konto dostępu .................................. 5-137

Określanie ustawień autoryzacji użytkownika i

konta dostępu ............................................................................ 5-138

Automatyczne wylogowanie ...................................................... 5-139

5.33 OpenAPI......................................................................................... 5-140

5.34 Ustawienie portu TCP .................................................................. 5-141

Określanie ustawień portu TCP ................................................. 5-142

bizhub 500/420/360 (Phase 3) Spis treści-9

6 Wyszukiwanie i usuwanie usterek funkcji skanowania

6.1 Lista błędów....................................................................................... 6-3

7 Dodatek

7.1 Dane techniczne produktu ............................................................... 7-3

Funkcje skanowania .......................................................................7-3

Funkcje sieci komputerowej ...........................................................7-4

Wskaźniki statusu ...........................................................................7-5

Dane techniczne kabla 10/100Base-T UTP ....................................7-5

7.2 Wprowadzanie tekstu ....................................................................... 7-6

Aby pisać tekst ...............................................................................7-8

Lista dostępnych znaków ...............................................................7-8

7.3 Słownik ............................................................................................... 7-9

7.4 Indeks ............................................................................................... 7-17

Spis treści-10 bizhub 500/420/360 (Phase 3)

1

Wprowadzenie

Wprowadzenie

1 Wprowadzenie

Dziękujemy za wybranie tej maszyny.

Niniejsza instrukcja obsługi zawiera szczegółowe informacje dotyczące

operacji związanych z podłączeniem do sieci komputerowej oraz funkcji

skanera urządzenia bizhub 500/420/360, środki ostrożności przy

eksploatacji oraz podstawowe procedury wyszukiwania i usuwania usterek.

Aby mieć pewność, że urządzenie jest używane prawidłowo i efektywnie,

przed rozpoczęciem korzystania z niego należy uważnie przeczytać niniejszą

instrukcję obsługi. Po przeczytaniu tej instrukcji obsługi należy

przechowywać ją w przeznaczonym do tego miejscu, aby móc łatwo z niej

skorzystać w przypadku pytań lub problemów, które powstaną w trakcie

obsługiwania maszyny.

Ilustracje wyposażenia pokazane w tej instrukcji mogą różnić się nieznacznie

od faktycznego jego wyglądu.

1

bizhub 500/420/360 (Phase 3) 1-3

1

Wprowadzenie

1.1 Znaki towarowe i zastrzeżone znaki towarowe

KONICA MINOLTA, Logo KONICA MINOLTA oraz podstawowe elementy

zobrazowania są zastrzeżonymi znakami towarowymi lub znakami

towarowymi KONICA MINOLTA HOLDINGS, INC.

PageScope oraz bizhub są zastrzeżonymi znakami towarowymi lub znakami

towarowymi KONICA MINOLTA BUSINESS TECHNOLOGIES, INC.

Netscape Communications, logo Netscape Communications, Netscape

Navigator, Netscape Communicator oraz Netscape są znakami firmowymi

Netscape Communications Corporation.

Niniejsze urządzenie oraz PageScope Box Operator są częściowo oparte na

produkcie firmy Independent JPEG Group.

Compact-VJE

Prawa autorskie 1986-2003 VACS Corp.

RC4® jest zastrzeżonym znakiem towarowym lub znakiem towarowym

RSA Security Inc. w Stanach Zjednoczonych i/lub w innych krajach.

RSA® stanowi zastrzeżony znak towarowy lub znak towarowy firmy RSA

Security Inc. RSA BSAFE

znakiem towarowym firmy RSA Security Inc. w Stanach Zjednoczonych i/lub

pozostałych krajach.

Informacje na temat licencji

Niniejszy produkt zawiera

oprogramowanie RSA BSAFE

Cryptographic firmy RSA Security Inc.

®

jest zastrzeżonym znakiem towarowym lub

1-4 bizhub 500/420/360 (Phase 3)

Wprowadzenie

Oświadczenie OpenSSL

Licencja OpenSSL

Copyright © 1998-2000 The OpenSSL Project. Wszelkie prawa zastrzeżone.

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

1. Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków i

poniższe oświadczenie dotyczące ograniczenia odpowiedzialności.

2. Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w

dokumentacji i/lub innych materiałach dołączonych do

rozpowszechnianych towarów.

3. Wszelkie materiały reklamowe wspominające funkcje lub użycie

niniejszego oprogramowania muszą zawierać następujące

potwierdzenie:

"Ten produkt zawiera oprogramowanie opracowane przez OpenSSL

Project służące do wykorzystania w OpenSSL Toolkit.

(http://www.openssl.org/)"

4. Nazwy "OpenSSL Toolkit" i "OpenSSL Project" nie mogą by

w celu wspierania lub promowania produktów wyprowadzonych z

niniejszego oprogramowania bez wcześniejszej pisemnej zgody. Aby

uzyskać pisemną zgodę, skontaktuj się z openssl-core@openssl.org.

5. Produkty wyprowadzone z niniejszego oprogramowania nie mogą

nazywać się "OpenSSL" ani "OpenSSL" nie może pojawiać się w ich

nazwach bez wcześniejszej pisemnej zgody OpenSSL Project.

6. Przy rozpowszechnianiu wszelkich form zachowane muszą zostać

następujący komunikat uwierzytelniający:

"Ten produkt zawiera oprogramowanie opracowane przez OpenSSL

Project służące do wykorzystania w OpenSSL Toolkit

(http://www.openssl.org/)"

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ OpenSSL PROJECT

"TAK JAK JEST" I ŻADNE WYRAŻONE LUB DOMNIEMANE GWARANCJE,

Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA DO, DOMNIEMANYCH

GWARANCJI POKUPNOŚCI I PRZYDATNOŚCI DO OKREŚLONEGO CELU

NIE SĄ UWZGLĘDNIANE. W ŻADNYM WYPADKU OpenSSL PROJECT LUB

JEGO WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘ

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

1

ć używane

DNIENIEM, LECZ BEZ OGRANICZANIA

bizhub 500/420/360 (Phase 3) 1-5

1

Wprowadzenie

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

Niniejszy produkt zawiera oprogramowanie kryptograficzne napisane przez

Erica Younga (eay@crypt-Soft.com). Niniejszy produkt zawiera

oprogramowanie napisane przez Tima Hudsona (tjh@cryptsoft.com).

Licencja Original SSLeay

Copyright © 1995-1998 Eric Young (eay@cryptsoft.com) Wszelkie prawa

zastrzeżone.

Niniejszy pakiet stanowi implementację SSL napisaną przez Erica Younga

(eay@cryptsoft.com).

Implementacja została napisana tak, by była zgodna z Netscapes SSL.

Niniejsza biblioteka jest bezpłatnie przeznaczona do użytku komercyjnego i

niekomercyjnego tak długo jak spełniane są następujące warunki.

Poniższe warunki dotyczą wszystkich kodów znajdujących się w produkcie:

kodu RC4, RSA, Ihash, DES, etc.; a nie jedynie kodu SSL.

Dokumentacja dotycząca SSL załączona do produktu jest objęta tymi

samymi prawami autorskimi, posiadaczem których jest Tim Hudson

(tjh@cryptsoft.com).

Właścicielem praw autorskich pozostaje Eric Young. Wszelkich uwag

dotyczących praw autorskich zawartych w kodzie nie wolno usuwać.

Jeżeli niniejszy pakiet zostanie wykorzystany w produkcie, Eric Young

powinien uzyskać uznanie jako autor części wykorzystanej biblioteki.

Możezostać to uczynione za pomocą wiadomości tekstowej pojawiającej

się przy uruchomieniu programu lub w dokumentacji (online lub tekstowej)

dołączonej do pakietu.

Rozpowszechnianie i korzystanie w formie pierwotnej lub binarnej, z

dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

1. Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków i

oświadczenie dotyczące ograniczenia odpowiedzialności.

2. Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w

dokumentacji i/lub innych materiałach dołączonych do

rozpowszechnianych towarów.

3. Wszelkie materiały reklamowe wspominające funkcje lub korzystanie z

niniejszego oprogramowania muszą zawierać następujący komunikat

uznania:

"Niniejszy produkt zawiera oprogramowanie kryptograficzne napisane

przez Erica Younga (eay@crypt-soft.com)"

1-6 bizhub 500/420/360 (Phase 3)

Wprowadzenie

Słowo "kryptograficzne" może nie zostać użyte jeśli wykorzystywane

procedury pochodzące z biblioteki nie są związane z kryptografią.

4. Jeżeli włączysz jakikolwiek kod specyficzny dla Windows (lub pochodny)

pochodzący z katalogu apps (kod aplikacji) musi załączyć komunikat

uznania:

"Ten produkt zawiera oprogramowanie napisane przez Tima Hudsona

(tjh@cryptsoft.com)"

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ ERICA YOUNGA

"TAK JAK JEST" I ŻADNE WYRAŻONE LUB DOMNIEMANE GWARANCJE,

Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA DO, DOMNIEMANYCH

GWARANCJI POKUPNOŚCI I PRZYDATNOŚCI DO OKREŚLONEGO CELU

NIE SĄ UWZGLĘDNIANE. W ŻADNYM WYPADKU AUTOR LUB JEGO

WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄ

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

Licencja i warunki dystrybucji dla jakiejkolwiek ogólnie dostępnej wersji lub

pochodnej tego kodu nie mogą być zmieniane. Tzn. ten kod nie może zostać

po prostu skopiowany i umieszony pod inną licencją dystrybucyjną

[włączając GNU Public Licence.]

Wszystkie wymienione nazwy innych produktów są znakami towarowymi i

zastrzeżonymi znakami towarowymi odpowiednich przedsiębiorstw.

1

CEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

Licencja NetSNMP

Część 1: uwagi na temat prawa autorskiego CMU/UCD: (podobnie do BSD)

Copyright 1989, 1991, 1992 by Carnegie Mellon University Derivative Work -

1996, 1998-2000

Copyright 1996, 1998-2000 The Regents of the University of California All

Rights Reserved

Niniejszym gwarantuje się nieodpłatne prawo do użytkowania, kopiowania,

modyfikowania i rozpowszechniania niniejszego oprogramowania oraz

związanej z nim dokumentacji w dowolnym celu, pod warunkiem, że

powyższe uwagi na temat praw autorskich zostaną umieszczone we

wszystkich jego kopiach oraz że wspomniane uwagi na temat praw

autorskich i niniejsze pozwolenie pojawią się w załączonej dokumentacji, a

bizhub 500/420/360 (Phase 3) 1-7

1

Wprowadzenie

także że nazwy CMU i The Regents of the University of California nie będą

wykorzystywane w materiałach reklamowych, ani publikacjach dotyczących

rozpowszechniania oprogramowania, bez wcześniejszej wyraźnej, pisemnej

zgody.

CMU ORAZ THE REGENTS OF THE UNIVERSITY OF CALIFORNIA NIE

UDZIELAJĄ ŻADNEJ GWARANCJI W ODNIESIENIU DO NINIEJSZEGO

OPROGRAMOWANIA, WŁĄCZNIE ZE WSZELKIMI DOMNIEMANYMI

GWARANCJAMI POKUPNOŚCI I PRZYDATNOŚCI. W ŻADNYM WYPADKU

CMU ANI THE REGENTS OF THE UNIVERSITY OF CALIFORNIA NIE BĘDĄ

ODPOWIEDZIALNE ZA ŻADNE SPECJALNE, POŚREDNIE LUB ZNACZĄCE

STRATY, ANI ZA WSZELKIE STRATY WYNIKAJĄCE Z UTRATY

MOŻLIWOŚCI UŻYTKOWANIA, DANYCH LUB ZYSKÓW BĘDĄCYCH

NASTĘPSTWEM SPORZĄDZENIA UMOWY, ZANIEDBANIA LUB INNYCH

DZIAŁAŃ DOTYCZĄCYCH DELIKTU, WYNIKAJĄCYCH Z LUB

ZWIĄZANYCH Z UŻYTKOWANIEM ALBO DZIAŁANIEM NINIEJSZEGO

OPROGRAMOWANIA.

Część 2: uwagi na temat praw autorskich Networks Associates Technology,

Inc. (BSD)

Copyright © 2001-2003, Networks Associates Technology, Inc Wszelkie

prawa zastrzeżone.

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są

spełnione zostaną następujące warunki:

* Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków

iponiższe oświadczenie dotyczące ograniczenia odpowiedzialności.

* Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w dokumentacji

i/lub innych materiałach dołączonych do rozpowszechnianych towarów.

* Nazwy Networks Associates Technology, Inc, ani nazwy wspólników firmy

nie mogą być używane do celów promowania produktów wyprowadzonych

z niniejszego oprogramowania bez wcześniejszej wyraźnej, pisemnej zgody.

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ WŁAŚCICIELI PRAW

AUTORSKICH I WSPÓLNIKÓW "TAK JAK JEST" I ŻADNE BEZPOŚREDNIE

LUB DOMNIEMANE GWARANCJE, Z UWZGLĘDNIENIEM, LECZ BEZ

OGRANICZANIA DO, DOMNIEMANYCH GWARANCJI POKUPNOŚCI I

PRZYDATNOŚCI DO OKREŚLONEGO CELU NIE SĄ UWZGL

ŻADNYM WYPADKU WŁAŚCICIELE PRAW AUTORSKICH, ANI

WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

dozwolone pod warunkiem, że

ĘDNIANE. W

1-8 bizhub 500/420/360 (Phase 3)

Wprowadzenie

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

Część 3: uwagi na temat praw autorskich Cambridge Broadband Ltd. (BSD)

Do części niniejszego kodu prawa autorskie posiada © 2001-2003,

Cambridge Broadband Ltd. Wszelkie prawa zastrzeżone.

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

* Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków

iponiższe oświadczenie dotyczące ograniczenia odpowiedzialności.

* Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniż

oświadczenie dotyczące ograniczenia odpowiedzialności w dokumentacji

i/lub innych materiałach dołączonych do rozpowszechnianych towarów.

* Nazwa Cambridge Broadband Ltd. nie może być umieszczana w

materiałach promujących produkty wyprowadzone z niniejszego

oprogramowania bez wcześniejszej wyraźnej, pisemnej zgody.

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ WŁAŚCICIELI PRAW

AUTORSKICH "TAK JAK JEST" I ŻADNE BEZPOŚREDNIE LUB

DOMNIEMANE GWARANCJE, Z UWZGLĘDNIENIEM, LECZ BEZ

OGRANICZANIA DO, DOMNIEMANYCH GWARANCJI POKUPNOŚCI I

PRZYDATNOŚCI DO OKREŚLONEGO CELU NIE SĄ UWZGLĘDNIANE. W

ŻADNYM WYPADKU WŁAŚCICIELE PRAW AUTORSKICH NIE BĘDĄ

ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE, POŚREDNIE,

PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB ZNACZĄCE

STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA DO,

ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNO

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

1

sze

ŚCI OBIEKTYWNEJ LUB

bizhub 500/420/360 (Phase 3) 1-9

1

Wprowadzenie

Część 4: uwagi na temat praw autorskich Sun Microsystems, Inc. (BSD)

Copyright © 2003 Sun Microsystems, Inc., 4150 Network Circle, Santa Clara,

California 95054, U.S.A. Wszelkie prawa zastrzeżone.

Użytkowanie podlega poniższym warunkom licencji.

Niniejszy pakiet może zawierać materiały opracowane przez osoby trzecie.

Sun, Sun Microsystems, logo Sun i Solaris stanowią znaki towarowe lub

zarejestrowane znaki towarowe firmy Sun Microsystems, Inc. w Stanach

Zjednoczonych oraz w innych krajach.

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

* Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków

iponiższe oświadczenie dotyczące ograniczenia odpowiedzialności.

* Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w dokumentacji

i/lub innych materiałach dołączonych do rozpowszechnianych towarów.

* Nazwy Sun Microsystems, Inc, ani nazwy wspólników firmy nie mogą

używane do celów promowania produktów wyprowadzonych z niniejszego

oprogramowania bez wcześniejszej wyraźnej, pisemnej zgody.

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ WŁAŚCICIELI PRAW

AUTORSKICH I WSPÓLNIKÓW "TAK JAK JEST" I ŻADNE BEZPOŚREDNIE

LUB DOMNIEMANE GWARANCJE, Z UWZGLĘDNIENIEM, LECZ BEZ

OGRANICZANIA DO, DOMNIEMANYCH GWARANCJI POKUPNOŚCI I

PRZYDATNOŚCI DO OKREŚLONEGO CELU NIE SĄ UWZGLĘDNIANE. W

ŻADNYM WYPADKU WŁAŚCICIELE PRAW AUTORSKICH, ANI

WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

Część 5: uwagi na temat praw autorskich Sparta, Inc. (BSD)

Copyright © 2003-2004, Sparta, Inc Wszelkie prawa zastrzeżone.

być

1-10 bizhub 500/420/360 (Phase 3)

Wprowadzenie

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

* Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków

iponiższe oświadczenie dotyczące ograniczenia odpowiedzialności.

* Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w dokumentacji

i/lub innych materiałach dołączonych do rozpowszechnianych towarów.

* Nazwy Sparta, Inc, ani nazwy wspólników firmy nie mogą być używane do

celów promowania produktów wyprowadzonych z niniejszego

oprogramowania bez wcześniejszej wyraźnej, pisemnej zgody.

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ WŁAŚCICIELI PRAW

AUTORSKICH I WSPÓLNIKÓW "TAK JAK JEST" I ŻADNE BEZPOŚREDNIE

LUB DOMNIEMANE GWARANCJE, Z UWZGLĘDNIENIEM, LECZ BEZ

OGRANICZANIA DO, DOMNIEMANYCH GWARANCJI POKUPNOŚ

PRZYDATNOŚCI DO OKREŚLONEGO CELU NIE SĄ UWZGLĘDNIANE. W

ŻADNYM WYPADKU WŁAŚCICIELE PRAW AUTORSKICH, ANI

WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

Część 6: uwagi na temat praw autorskich Cisco/BUPTNIC (BSD)

Copyright © 2004, Cisco, Inc i Information Network Center of Beijing

University of Posts and Telecommunications. Wszelkie prawa zastrzeżone.

Rozpowszechnianie i korzystanie w pierwotnej formie i w formach binarnych,

z dodanymi modyfikacjami lub bez nich, są dozwolone pod warunkiem, że

spełnione zostaną następujące warunki:

* Przy rozpowszechnianiu kodu źródłowego zachowane muszą zostać

powyższe uwagi dotyczące praw autorskich, niniejsza lista warunków

iponiższe oświadczenie dotyczące ograniczenia odpowiedzialności.

1

CI I

bizhub 500/420/360 (Phase 3) 1-11

1

Wprowadzenie

* Rozpowszechniane formy binarne muszą zawierać powyższe uwagi

dotyczące praw autorskich, niniejszą listę warunków i poniższe

oświadczenie dotyczące ograniczenia odpowiedzialności w dokumentacji

i/lub innych materiałach dołączonych do rozpowszechnianych towarów.

* Nazwy Cisco, Inc, Beijing University of Posts and Telecommunications, ani

nazwy wspólników nie mogą być wykorzystywane w materiałach

promujących produkty wyprowadzone z niniejszego oprogramowania bez

wcześniejszej wyraźnej, pisemnej zgody.

TO OPROGRAMOWANIE JEST OFEROWANE PRZEZ WŁAŚCICIELI PRAW

AUTORSKICH I WSPÓLNIKÓW "TAK JAK JEST" I ŻADNE BEZPOŚREDNIE

LUB DOMNIEMANE GWARANCJE, Z UWZGLĘDNIENIEM, LECZ BEZ

OGRANICZANIA DO, DOMNIEMANYCH GWARANCJI POKUPNOŚCI I

PRZYDATNOŚCI DO OKREŚLONEGO CELU NIE SĄ UWZGLĘDNIANE. W

ŻADNYM WYPADKU WŁAŚCICIELE PRAW AUTORSKICH, ANI

WSPÓLNICY NIE BĘDĄ ODPOWIADAĆ ZA ŻADNE BEZPOŚREDNIE,

POŚREDNIE, PRZYPADKOWE, SZCZEGÓLNE, PRZYKŁADOWE LUB

ZNACZĄCE STRATY (Z UWZGLĘDNIENIEM, LECZ BEZ OGRANICZANIA

DO, ZAOPATRZENIA W TOWARY LUB USŁUGI ZASTĘPCZE; UTRATY

ZASTOSOWANIA, DANYCH LUB ZYSKÓW; LUB PRZERWY W

DZIAŁALNOŚCI) POWSTAŁE Z JAKIEJKOLWIEK PRZYCZYNY I NA

PODSTAWIE JAKIEJKOLWIEK TEORII ZOBOWIĄZANIA, CZY TO W

WYNIKAJĄCEJ Z UMOWY, ODPOWIEDZIALNOŚCI OBIEKTYWNEJ LUB

DELIKTU (WŁĄCZAJĄC ZANIECHANIE LUB INNE POWODY) POWSTAŁE

W JAKIKOLWIEK SPOSÓB WSKUTEK KORZYSTANIA Z NINIEJSZEGO

OPROGRAMOWANIA, NAWET JEŻELI OSTRZEGANO O MOŻLIWOŚCI

PODOBNYCH SZKÓD.

1-12 bizhub 500/420/360 (Phase 3)

Wprowadzenie

1.2 Informacje dotyczące niniejszej instrukcji

Niniejsza Instrukcja obsługi obejmuje funkcje sieciowe i funkcje skanowania

urządzenia bizhub 500/420/360.

Ten rozdział wprowadza w strukturę niniejszej Instrukcji i oznaczenia nazw

wykorzystywanych produktów, itd.

Niniejsza instrukcja przeznaczona jest dla użytkowników, którzy rozumieją

podstawowe operacje komputerów i urządzenia. Odnośnie procedur obsługi

systemów operacyjnych Windows lub Macintosh i programów użytkowych,

prosimy o zapoznanie się z odpowiednimi instrukcjami obsługi.

Struktura podręcznika

Niniejszy podręcznik zawiera następujące rozdziały.

Rozdział 1 Wprowadzenie

Rozdział 2 Czynności przed rozpoczęciem korzystania z funkcji skanowania

Rozdział 3 Skanowanie dokumentów

Rozdział 4 Wprowadzanie ustawień z panelu sterowania

Rozdział 5 Określanie ustawień zużyciem programu PageScope Web

Connection

Rozdział 6 Wyszukiwanie i usuwanie usterek funkcji skanowania

Rozdział 7 Dodatek

Lista danych technicznych produktu oraz znaków, które mogą być

wprowadzane z panelu sterowania.

1

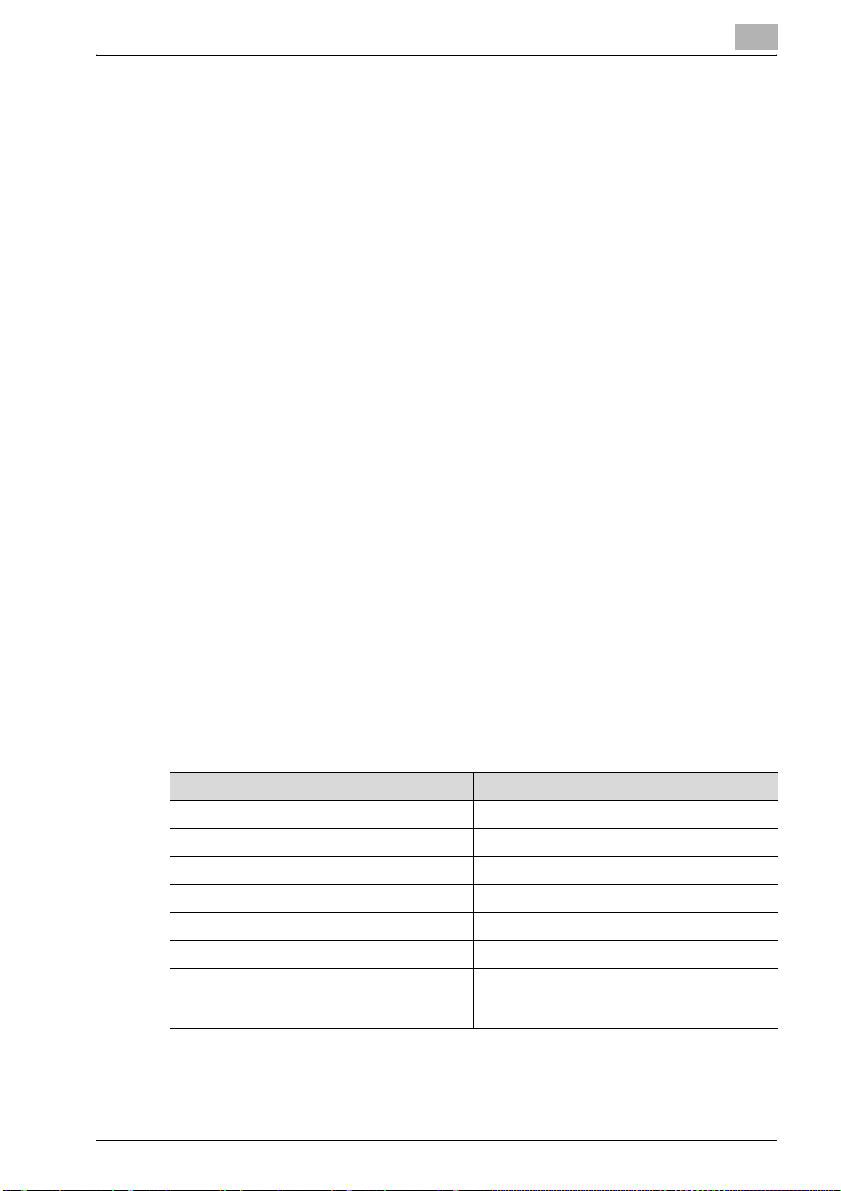

Oznaczenie

Nazwa produktu Oznaczenia zawarte w instrukcji

bizhub 500/420/360 Niniejsze urządzenie, 500/420/360

Microsoft Windows 98 Windows 98

Microsoft Windows Me Windows Me

Microsoft Windows NT 4.0 Windows NT 4.0

Microsoft Windows 2000 Windows 2000

Microsoft Windows XP Windows XP

Kiedy wyżej wymienione systemy operacyjne

są pisane razem

Windows 98/Me

Windows NT 4.0/2000/XP

Windows 98/Me/NT 4.0/2000/XP

bizhub 500/420/360 (Phase 3) 1-13

1

1.3 Konwencje terminologiczne instrukcji

Symbole i sposób sformatowania tekstu instrukcji opisano poniżej.

Zalecenia dotyczące bezpieczeństwa

6 NIEBEZPIECZEŃSTWO

Nie stosowanie się do instrukcji pokazanych w ten sposób może

prowadzić do śmiertelnych lub poważnych obrażeń ciała z powodu

działania prądu elektrycznego.

% Zwracaj uwagę na wszelkie niebezpieczeństwa, aby zapobiec

obrażeniom ciała.

7 OSTROŻNIE

Nie przestrzeganie zaleceń wyróżnionych w ten sposób może

spowodować poważne obrażenia lub uszkodzenia mienia.

% W celu zapobieżenia obrażeniom ciała i zapewnienia bezpiecznej

eksploatacji urządzenia należy stosować się do wszelkich ostrzeżeń.

Wprowadzenie

7 UWAGA

Nie przestrzeganie zaleceń wyróżnionych w ten sposób może

spowodować lżejsze obrażenia lub zniszczenie mienia.

% W celu zapobieżenia obrażeniom ciała i zapewnienia bezpiecznej

eksploatacji urządzenia należy stosować się do wszelkich tego rodzaju

ostrzeżeń.

1-14 bizhub 500/420/360 (Phase 3)

Wprowadzenie

Kolejność czynności

1 Cyfra 1 w takiej postaci oznacza

2 Kolejne numery, takie jak

Wskazówki

2

Uwaga

Tekst pokazany w ten sposób zawiera użyteczne informacje i rady,

potrzebne dla zapewnienia bezpiecznego użytkowania maszyny.

pierwszy krok w sekwencji

czynności.

Ilustracja wstawiona w tym

miejscu pokazuje, jakie

sformatowane w tym miejscu

wskazują kolejne kroki szeregu

czynności.

Tekst sformatowany w ten

?

sposób zapewnia dodatkową pomoc.

% Tekst wyróżniony w ten sposób opisuje czynności, które należy

wykonać, aby zapewnić osiągnięcie żądanych rezultatów.

czynności należy wykonać.

1

2

Przypomnienie

Tekst pokazany w ten sposób zawiera informacje, które należy

zapamiętać.

!

Bliższe dane

Tekst pokazany w ten sposób zawiera odsyłacze do bardziej

szczegółowych informacji.

Oznaczenia specjalne w tekście

Klawisz [Stop]

Nazwy klawiszy na panelu sterowania pisane są w sposób pokazany

powyżej.

USTAWIENIA MASZYNY

Wyświetla teksty tak, jak pokazano powyżej.

bizhub 500/420/360 (Phase 3) 1-15

1

1.4 Instrukcje użytkownika

Dla niniejszego urządzenia zostały przygotowane niżej wymienione

instrukcje użytkownika.

Instrukcja obsługi – Kopiowanie

Niniejsza instrukcja zawiera szczegóły na temat podstawowych operacji i

procedur obsługi różnych funkcji kopiowania.

- Dla uzyskania szczegółowych informacji na temat procedur obsługi

funkcji kopiowania, włącznie ze środkami ostrożności dotyczącymi

instalacji i eksploatacji, włączania/wyłączania urządzenia, ładowania

papieru oraz operacji wyszukiwania i usuwania usterek takich jak,

usuwanie zacięć papieru, prosimy o zapoznanie się z niniejszą instrukcją

użytkownika.

Instrukcja obsługi – Skanowanie sieciowe <niniejsza instrukcja>

Ta instrukcja zawiera szczegóły na temat określania ustawień sieci dla

sprzętu standardowego oraz na temat operacji funkcji skanowania.

- Aby poznać szczegóły na temat procedur obsługi funkcji sieciowych oraz

funkcji Skanowania do e-maila, Skanowania do FTP oraz Skanowania do

SMB, patrz niniejsza instrukcja.

Instrukcja obsługi – Funkcje skrzynki

Wprowadzenie

Podręcznik ten zawiera szczegółowe informacje do określania procedur

obsługi z u

- Aby uzyskać szczegółowe informacje na temat procedur obsługi

Instrukcja obsługi – Powiększanie wyświetlacza

Instrukcja ta zawiera szczegóły na temat procedur obsługi funkcji

kopiowania, skanera sieciowego i faksu w trybie Powiększonego

wyświetlania.

- Aby uzyskać szczegółowe informacje na temat procedur obsługi w

1-16 bizhub 500/420/360 (Phase 3)

życiem Skrytek Pocztowych.

dotyczących korzystania ze skrytek pocztowych znajdujących się

na dysku twardym, zapoznaj się niniejszą instrukcją użytkownika.

trybie Powiększonego wyświetlacza, zapoznaj się z niniejszą instrukcją

użytkownika.

Wprowadzenie

Instrukcja obsługi – FK-502 Faksowanie

Niniejsza instrukcja zawiera szczegóły dotyczące procedur obsługi

związanych z korzystaniem z faksu.

- Niniejszą instrukcję obsługi należy przeczytać, aby poznać szczegóły

dotyczące procedur obsługi funkcji faksu, kiedy zainstalowany jest

zestaw faksu.

Instrukcja obsługi – Operacje Faksowania

Niniejsza instrukcja zawiera szczegóły dotyczące procedur obsługi

związanych z korzystaniem z faksowania sieciowego.

- Patrz niniejsza Instrukcja obsługi by poznać szczegóły dotyczące

procedur obsługi umożliwiających korzystanie z funkcji faksowania

sieciowego (Internet faks/Adres IP faksu).

Instrukcja obsługi – IC-204

Niniejsza instrukcja zawiera szczegóły na temat procedur obsługi i

korzystania z opcjonalnego Kontrolera obrazu (IC-204).

- Aby poznać szczegóły na temat procedur dotyczących korzystania z

funkcji drukarki, patrz instrukcja obsługi (plik w formacie PDF) dostępna

na płycie CD-ROM z Oprogramowaniem użytkownika załą

IC-204.

1

czonej do

bizhub 500/420/360 (Phase 3) 1-17

1

Wprowadzenie

1-18 bizhub 500/420/360 (Phase 3)

Loading...

Loading...