ZTE ZXR10 2900E User Manual [ru]

Простой в обслуживании защищенный коммутатор серии ZXR10 2900E

Руководство пользователя

Версия: 2.03.10

Корпорация ZTE

NO. 55, Hi-tech Road South, ShenZhen, P.R.China Почтовый индекс: 518057 Тел: (86) 755 26771900 Факс: (86) 755 26770801

URL: http://ensupport.zte.com.cn E-mail: support@zte.com.cn

Правовая информация

Все права защищены © 2011 Корпорация ZTE

Содержание данного документа защищено законами об авторских правах и международными соглашениями. Воспроизведение или распространение всего документа или любой из его частей в любой форме и любыми средствами без предварительного письменного разрешения со стороны корпорации ZTE запрещено. Содержание документа также защищено договорными обязательствами в отношении конфиденциальности.

Все наименования компаний, марок или продуктов являются торговыми марками или знаками обслуживания, или зарегистрированными торговыми марками или знаками обслуживания, принадлежащими корпорации ZTE или соответствующим владельцам.

Документ представлен «как есть», все прямые, косвенные или предусмотренные законом гарантии, заявления или условия не признаются действительными, включая, без ограничений, любые гарантии пригодности к продаже, соответствия определенным целям, соблюдения титулов и прав. Корпорация ZTE и ее лицензиары не несут ответственности за любой ущерб, вызванный использованием или ссылкой на информацию в данном документе.

Корпорация ZTE или ее лицензиар обладает действующим или ожидающим решения правом интеллектуальной собственности в отношении информации в данном документе. За исключением лицензий, предоставленных корпорацией ZTE ее лицензиатам, пользователь данного документа не считается владельцем любой другой лицензии, имеющей отношение к данному документу.

Корпорация ZTE оставляет за собой право модернизировать или вносить технические изменения в оборудование без последующего уведомления.

Для получения соответствующей информации см. страницу техподдержки ZTE http://ensupport.zte.com.cn.

Окончательное право разъяснений относительно данного оборудования принадлежит корпорации ZTE.

Список редакций

Номер |

Дата изменения |

Причина изменения |

редакции |

|

|

|

|

|

R1.0 |

2010-12-15 |

Первое издание |

Серийный номер: SJ-20101216152904-003

Дата публикации: 2010-12-15(R1.0)

Содержание

О данном руководстве................................................... |

1 |

Назначение .......................................................................... |

1 |

Содержание руководства....................................................... |

1 |

Глава 1............................................................................ |

1 |

Инструкции по технике безопасности.......................... |

1 |

Инструкции по технике безопасности............................... |

1 |

Знаки безопасности ........................................................ |

2 |

Глава 2............................................................................ |

4 |

Обзор системы ............................................................... |

4 |

Обзор оборудования ....................................................... |

4 |

Функции ........................................................................ |

7 |

Глава 3.......................................................................... |

11 |

Использование и эксплуатация.................................. |

11 |

Режимы конфигурации.................................................. |

11 |

Конфигурирование посредством порта консоли..................... |

12 |

Конфигурирование посредством сессии TELNET .................... |

15 |

Конфигурирование посредством подключения SNMP ............. |

17 |

Конфигурирование посредством подключения к WEB ............ |

17 |

Режимы команд ............................................................ |

18 |

Режим пользователя............................................................ |

19 |

Режим глобальной конфигурации......................................... |

20 |

Режим конфигурации SNMP.................................................. |

20 |

Режим конфигурации уровня 3............................................. |

20 |

Режим конфигурации файловой системы .............................. |

21 |

Режим конфигурации NAS.................................................... |

21 |

Режим конфигурации управления кластером......................... |

22 |

Режим конфигурации основного входящего ACL.................... |

22 |

Режим конфигурации расширенного входящего ACL.............. |

22 |

Режим конфигурации входящего ACL уровня 2 ...................... |

23 |

Режим конфигурации гибридного входящего ACL................... |

23 |

Режим конфигурации глобального входящего ACL ................. |

24 |

Режим конфигурации основного исходящего ACL................... |

24 |

Режим конфигурации расширенного исходящего ACL............. |

24 |

Режим конфигурации исходящего ACL уровня 2..................... |

25 |

Режим конфигурации гибридного исходящего ACL ................. |

25 |

Общие параметры команд ............................................. |

26 |

Использование командной строки.................................. |

27 |

Интерактивный справочник.................................................. |

27 |

Сокращенные названия команд ............................................ |

28 |

История команд................................................................... |

28 |

Функциональные клавиши ................................................... |

29 |

Глава 4.......................................................................... |

32 |

Управление системой.................................................. |

32 |

Введение в файловую систему....................................... |

32 |

Введение в файловую систему.............................................. |

32 |

Операции с файловой системой............................................ |

32 |

Конфигурирование TFTP................................................ |

35 |

Импорт и экспорт конфигураций.................................... |

36 |

Резервное копирование и восстановление файлов.......... |

37 |

Обновление программного обеспечения версии.............. |

38 |

Общие сведения об обновлении программного обеспечения |

|

версии................................................................................ |

38 |

Просмотр информации о версии ........................................... |

39 |

Обновление версии при нормальном состоянии системы ........ |

39 |

Обновление версии при ненормальном состоянии системы..... |

41 |

Команды для конфигурации файловой системы .............. |

44 |

Глава 5.......................................................................... |

45 |

Конфигурация услуг.................................................... |

45 |

Конфигурация управления ....................................... |

45 |

Обзор конфигурации управления ......................................... |

45 |

Конфигурирование услуги управления.................................. |

45 |

Конфигурация портов ................................................... |

48 |

Обзор конфигурации портов................................................. |

48 |

Конфигурирование портов ................................................... |

48 |

Конфигурация PoE........................................................ |

50 |

Обзор конфигурации PoE..................................................... |

50 |

Конфигурирование PoE........................................................ |

52 |

Пример конфигурации PoE................................................... |

53 |

Конфигурация зеркалирования портов........................... |

54 |

Обзор зеркалирования портов ............................................. |

54 |

Конфигурирование зеркалирования портов .......................... |

54 |

Пример конфигурации зеркалирования портов ..................... |

55 |

Конфигурация VLAN...................................................... |

57 |

Обзор VLAN ........................................................................ |

57 |

Конфигурирование VLAN................................................. |

57 |

Пример конфигурации VLAN ................................................ |

58 |

Операции в таблице MAC-адресов ................................. |

60 |

Обзор таблицы MAC-адресов................................................ |

60 |

Конфигурирование таблицы MAC-адресов ............................ |

61 |

Конфигурация LACP ...................................................... |

64 |

Обзор LACP......................................................................... |

64 |

Конфигурирование LACP...................................................... |

65 |

Пример конфигурации LACP................................................. |

66 |

Конфигурация IGMP Snooping........................................ |

68 |

Обзор IGMP Snooping........................................................... |

68 |

Конфигурирование IGMP Snooping ................................. |

68 |

Пример конфигурации IGMP Snooping................................... |

70 |

Конфигурация IPTV....................................................... |

72 |

Обзор IPTV ......................................................................... |

72 |

Конфигурирование IPTV ...................................................... |

72 |

Пример конфигурации IPTV ................................................. |

76 |

Конфигурация STP........................................................ |

79 |

Обзор STP........................................................................... |

79 |

Конфигурирование STP ....................................................... |

82 |

Пример конфигурации STP................................................... |

84 |

Конфигурация ACL........................................................ |

89 |

Обзор ACL........................................................................... |

89 |

Конфигурирование ACL ....................................................... |

91 |

Пример конфигурации ACL ................................................ |

100 |

Конфигурация QoS ..................................................... |

101 |

Обзор QoS ........................................................................ |

101 |

Настройка QoS.................................................................. |

102 |

Пример конфигурации QoS ................................................ |

106 |

Конфигурация PVLAN.................................................. |

108 |

Обзор PVLAN ..................................................................... |

108 |

Настройка PVLAN............................................................... |

108 |

Пример конфигурации PVLAN ............................................. |

109 |

Конфигурация прозрачной передачи по протоколам уровня

2 ............................................................................... |

111 |

Обзор прозрачной передачи по протоколам уровня 2........... |

111 |

Настройка прозрачной передачи по протоколам уровня 2 .... |

112 |

Пример конфигурации прозрачной передачи по протоколам |

|

уровня 2 ........................................................................... |

112 |

Конфигурация уровня 3 .............................................. |

114 |

Обзор уровня 3 ................................................................. |

114 |

Настройка функций уровня 3 ............................................. |

115 |

Пример конфигурации уровня 3 ......................................... |

116 |

Конфигурация DAI...................................................... |

117 |

Обзор DAI ......................................................................... |

117 |

Настройка DAI................................................................... |

117 |

Пример конфигурации DAI ................................................. |

118 |

Конфигурация услуги доступа ..................................... |

119 |

Обзор услуги доступа ........................................................ |

119 |

Настройка услуги доступа .................................................. |

124 |

Пример конфигурации услуги доступа ................................ |

127 |

Конфигурация QinQ .................................................... |

128 |

Обзор QinQ ....................................................................... |

128 |

Настройка QinQ ................................................................. |

129 |

Пример конфигурации QinQ ............................................... |

130 |

Конфигурация системного журнала.............................. |

131 |

Обзор системного журнала................................................. |

131 |

Настройка системного журнала .......................................... |

132 |

Пример конфигурации системного журнала......................... |

132 |

Конфигурация NTP...................................................... |

133 |

Обзор NTP......................................................................... |

133 |

Настройка NTP................................................................... |

133 |

Пример конфигурации NTP................................................. |

134 |

Конфигурация GARP/GVRP .......................................... |

135 |

Обзор GARP/GVRP.............................................................. |

135 |

Конфигурирование GARP/GVRP........................................... |

135 |

Пример конфигурации GARP/GVRP...................................... |

136 |

Конфигурация DHCP ................................................... |

138 |

Обзор DHCP ...................................................................... |

138 |

Конфигурирование DHCP................................................... |

138 |

Пример конфигурации DHCP .............................................. |

140 |

Конфигурация VBAS ................................................... |

143 |

Обзор VBAS ...................................................................... |

143 |

Конфигурирование VBAS ................................................... |

143 |

Пример конфигурации VBAS .............................................. |

144 |

Конфигурация PPPoE-PLUS .......................................... |

145 |

Обзор PPPoE-PLUS ............................................................. |

145 |

Конфигурирование PPPoE-PLUS.......................................... |

145 |

Пример конфигурации PPPoE-PLUS..................................... |

146 |

Конфигурация ZESR.................................................... |

146 |

Обзор ZESR ...................................................................... |

146 |

Описание функции ZESR ................................................... |

148 |

Конфигурирование ZESR ................................................... |

154 |

Пример конфигурации ZESR .............................................. |

155 |

Конфигурация OAM..................................................... |

163 |

Обзор OAM ....................................................................... |

163 |

Конфигурирование OAM .................................................... |

165 |

Пример конфигурации ОАМ ............................................... |

166 |

Конфигурация обнаружения петель на одном порту...... |

170 |

Обзор обнаружения петель................................................ |

170 |

Конфигурирование обнаружения петель на одном порту ..... |

171 |

Пример конфигурации обнаружения петель на одном порту 172 |

|

Конфигурация SQinQ .................................................. |

173 |

Обзор SQinQ ..................................................................... |

173 |

Конфигурирование SQinQ.................................................. |

173 |

Пример конфигурации SQinQ ............................................. |

174 |

Конфигурация преобразования VLAN ........................... |

175 |

Обзор преобразования VLAN.............................................. |

175 |

Конфигурирование преобразования VLAN........................... |

177 |

Пример конфигурации преобразования VLAN...................... |

178 |

Глава 6........................................................................ |

181 |

Управление ................................................................ |

181 |

Контроль удаленного доступа...................................... |

181 |

Обзор функции контроля удаленного доступа..................... |

181 |

Настройка функции удаленного доступа............................. |

181 |

Пример конфигурации удаленного доступа ......................... |

182 |

SSH ........................................................................... |

183 |

Обзор SSH ........................................................................ |

183 |

Настройка SSH .................................................................. |

184 |

Пример конфигурации SSH ................................................ |

184 |

SNMP ......................................................................... |

187 |

Обзор SNMP ...................................................................... |

187 |

Настройка SNMP................................................................ |

188 |

Примеры конфигурации SNMP ............................................ |

190 |

RMON......................................................................... |

192 |

Обзор RMON...................................................................... |

192 |

Настройка RMON ............................................................... |

192 |

Примеры конфигурации RMON............................................ |

193 |

ZGMP ......................................................................... |

195 |

Обзор ZGMP ...................................................................... |

195 |

Настройка ZGMP................................................................ |

197 |

Пример конфигурации ZGMP .............................................. |

200 |

SFLOW ....................................................................... |

203 |

Обзор SFLOW .................................................................... |

203 |

Настройка SFLOW .............................................................. |

204 |

Веб-управление.......................................................... |

205 |

Обзор веб-управления....................................................... |

205 |

Настройка входа в систему................................................. |

205 |

Управление веб-конфигурацией ......................................... |

206 |

Мониторинг информации.................................................... |

222 |

Техобслуживание системы ................................................. |

225 |

Глава 7........................................................................ |

233 |

Техобслуживание...................................................... |

233 |

Регламентное техобслуживание................................... |

233 |

Общий метод обнаружения.......................................... |

235 |

Виртуальное тестирование линий ....................................... |

235 |

Процесс управления неисправностями ......................... |

236 |

Введение в управление основными неисправностями........... |

236 |

Не удается выполнить настройки через консольный порт..... |

236 |

Сбой соединения Telnet ..................................................... |

237 |

Не удается подключить веб-управление.............................. |

237 |

Потеря пользовательского имени или пароля входа в систему |

|

........................................................................................ |

238 |

Утерян пароль................................................................... |

240 |

Два устройства не могут связаться друг с другом в одной сети |

|

VLAN ................................................................................ |

240 |

Решение для устранения сбоя ожидания проверки подлинности |

|

неисправности в сети кампуса ........................................... |

241 |

Решение защиты от атак ARP в кампусной сети................... |

243 |

Рисунки....................................................................... |

245 |

Таблицы...................................................................... |

251 |

Глоссарий................................................................... |

253 |

О данном руководстве

Назначение

Этот документ является руководством пользователя простого в обслуживании защищенного коммутатора серии ZXR10 2900E (V2.03.10). (Полное название ZXR10 2910EPS/2918EPS/ 2918E/2928E/2952E, сокращенно – коммутатор серии ZXR10 2900E, а также коммутатор в общей части). Документ включает в себя:

Простой в обслуживании защищенный коммутатор ZXR10 2910E-PS

Простой в обслуживании защищенный коммутатор ZXR10 2918E-PS

Простой в обслуживании защищенный коммутатор ZXR10 2918E

Простой в обслуживании защищенный коммутатор ZXR10 2928E

Простой в обслуживании защищенный коммутатор ZXR10 2952E

Комплект руководств устройства ZXR10 2900E включает в себя следующие документы:

Простой в обслуживании защищенный коммутатор серии ZXR10 2900E (V2.03.10). Руководство пользователя.

Простой в обслуживании защищенный коммутатор серии ZXR10 2900E (V2.03.10). Справочник по командам.

Простой в обслуживании защищенный коммутатор серии ZXR10 2900E (V2.03.10). Руководство по аппаратному обеспечению.

Содержание руководства

Руководство пользователя простого в обслуживании защищенного коммутатора ZXR10 2900E (V2.03.10) содержит следующие главы:

Собственность корпорации ZTE. Конфиденциально. 1

Руководство пользователя ZXR10 2900E

Глава |

Краткое содержание |

|

|

|

|

Глава 1 Инструкции по |

Описывает технику и знаки |

|

технике безопасности |

безопасности. |

|

Глава 2 Обзор системы |

Описывает систему устройства ZXR10 |

|

2900E. |

||

|

||

|

Описывает режимы конфигурации и |

|

Глава 3 Использование и |

команд, а также использование |

|

эксплуатация |

командной строки устройства ZXR10 |

|

|

2900E. |

|

Глава 4 Управление |

Описывает управление системой. |

|

системой |

||

|

||

|

|

|

Глава 5 Конфигурирование |

Описывает конфигурирование услуг. |

|

услуг |

||

|

||

|

|

|

Глава 6 Управление |

Описывает конфигурирование |

|

управления. |

||

|

||

|

Описывает регламентное |

|

Глава 7 Техобслуживание |

техобслуживание, общие методы |

|

обнаружения и обработки |

||

|

||

|

неисправностей. |

2 Собственность корпорации ZTE. Конфиденциально.

Глава 1

Инструкции по технике безопасности

Инструкции по технике безопасности

Устанавливать, эксплуатировать и проводить техническое обслуживание устройств должен только специально обученный и квалифицированный персонал.

При установке, эксплуатации и техобслуживании соблюдайте местные требования по безопасности и соответствующие инструкции. Несоблюдение техники безопасности может привести к возникновению телесных повреждений или к неисправности устройства. Меры предосторожности, которые приводятся в данном руководстве, являются лишь дополнением к местным требованиям по безопасности.

Команды по отладке устройств могут повлиять на их производительность, что может привести к серьезным последствиям. Поэтому следует использовать команды с осторожностью. В частности, команда debug all (отладить все) запустит все процессы отладки, поэтому она не должна использоваться в устройствах, предоставляющих услуги. Не рекомендуется использовать команды отладки, если пользовательские сети в нормальном состоянии.

Корпорация ZTE не несет ответственности за последствия, возникшие в результате нарушения общих требований по безопасности или правил безопасности при разработке, производстве и использовании устройств.

Собственность корпорации ZTE. Конфиденциально. 1

Руководство пользователя ZXR10 2900E

Знаки безопасности

Информация, на которую пользователям нужно обратить внимание при установке, эксплуатации и техобслуживании устройств, приводится в следующих форматах:

Предупреждение!

Предупреждение!

Показывает информацию, на которую необходимо обратить особое внимание. Игнорирование этого знака

может привести к возникновению телесных повреждений или к неисправности устройств.

Внимание!

Внимание!

Показывает информацию, на которую необходимо обратить внимание при конфигурировании.

Примечание:

Примечание:

Предоставляет описание, подсказки, советы и т.д. для операций конфигурирования.

2 Собственность корпорации ZTE. Конфиденциально.

Страница оставлена пустой.

Собственность корпорации ZTE. Конфиденциально. 3

Глава 2

Обзор системы

Обзор оборудования

Простой в обслуживании защищенный коммутатор серии ZXR10 2900E является важной частью коммутаторов Ethernet серии ZXR10. Оборудование этой серии – это коммутаторы Ethernet 100 Мбит/с L2+ (уровень 2+ находится между 2 и 3), предоставляющие гигабитные восходящие порты Ethernet. Это оборудование может предоставлять различные типы интерфейсов и количество портов Ethernet, преимущественно расположенных для доступа 100 Мбит/с и объединения, обеспечивая тем самым быстрые, эффективные и экономически выгодные решения в отношении доступа и объединения. Оборудование преимущественно применяется на уровне доступа операторской и корпоративной сети.

Описание портов, поддерживаемых оборудованием ZXR10 2900E, приводится ниже:

|

Тип |

Фиксированные порты |

Другие |

|

коммутатора |

||

|

|

8 портов Ethernet 10/100 |

2 порта gigabit |

|

ZXR10 2910E- |

Base-T, 2 порта Ethernet |

Ethernet - |

|

10/100/1000BASE-T, 2 |

комбинированные |

|

|

PS |

||

|

порта 100/1000BASE-X |

электрооптические |

|

|

|

||

|

|

|

мультиплексные |

|

|

16 портов 10/100 Base-T |

2 порта gigabit |

|

ZXR10 2918E- |

Ethernet, 2 порта |

Ethernet - |

|

10/100/1000BASE-T |

комбинированные |

|

|

PS |

||

|

Ethernet, 2 порта |

электрооптические |

|

|

|

||

|

|

100/1000BASE-X |

мультиплексные |

|

|

16 портов Ethernet 10/100 |

2 порта gigabit |

|

|

Base-T, 2 порта Ethernet |

Ethernet - |

|

ZXR10 2918E |

10/100/1000BASE-T, 2 |

комбинированные |

|

|

порта 100/1000BASE-X |

электрооптические |

|

|

|

мультиплексные |

|

|

24 порта Ethernet 10/100 |

4 порта gigabit |

|

|

Base-T, 4 порта Ethernet |

|

|

ZXR10 2928E |

Ethernet, два из |

|

|

10/100/1000BASE-T, 2 |

||

|

которых являются |

||

|

|

||

|

|

порта 100/1000BASE-X |

|

|

|

комбинированными |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Собственность корпорации ZTE. Конфиденциально. 4 |

|

Глава 2 Обзор системы

электрооптическими

мультиплексными

48 портов Ethernet ZXR10 2952E 10/100BASE-TX, 4 порта

1000BASE-X

Коммутирующая способность

Все порты оборудования ZXR10 2900E поддерживают коммутацию уровня 2 со скоростью, соответствующей среде передачи данных. После фильтрации и обработки посредством классификации потока выполняется передача данных на скорости канала. Порты обеспечивают высокую пропускную способность, минимальное количество отбрасываемых пакетов, а также короткое время задержки и джиттера, что соответствует требованиям ключевых приложений.

Надежность

Оборудование ZXR10 2900E обеспечивает резервное копирование и быструю коммутацию посредством STP/RSTP/MSTP. Эти коммутаторы поддерживают функцию 802.3ad LACP, которая обеспечивает распределение нагрузки и резервирование линии. Чтобы обеспечить быстрое защитное переключение, которое гарантирует стабильную работу пользовательских услуг, оборудование поддерживает режим организации сети с кольцом Ethernet ZESR.

Характеристики услуг:

Все виды характеристик операций и управления приводятся ниже:

1.Оборудование предоставляет гибкий режим классификации VLAN. Их можно классифицировать по типам портов, протоколов, MAC-адресов и т.д.

2.Предоставляется VPN на уровне 2, которая гибко управляет меткой внешнего уровня, а также упрощает эксплуатацию и планирование.

3.Предоставляет такие технологии расположения пользовательских портов, как VBAS, DHCP Option 82 и PPPoE+.

4.Предоставляются технологии многоадресной передачи L2, включая IGMP-snooping и proxy, характеристики быстрого выхода и переключение многоадресных Vlan (MVS), которые поддерживаются для запуска услуг IPTV.

Управление безопасности

Функции управления безопасностью приводятся ниже.

1. Управление безопасностью на уровне пользователя.

Собственность корпорации ZTE. Конфиденциально. 5

Руководство пользователя ZXR10 2900E

a.IEEE 802.1x управляет динамической безопасностью и безопасностью на основе портов, которые предоставляют функцию аутентификацию ID пользователей.

b.Поддерживается случайная комбинация MAC/IP/VLAN/PORT, которая эффективно предотвращает доступ незаконных пользователей к сети.

c.Изоляция портов необходима для того, чтобы убедиться, что пользователи не могут контролировать или осуществлять доступ к другим пользователям на одном коммутаторе.

d.Поддерживаются гостевая VLAN и anti-proxy, которые помогают приложениям в образовательной сети и в других сложных средах организации сети.

e.Функция контроля DHCP предотвращает проникновение злоумышленников в сервер и отправку ложных адресов, а также включает защиту источника IP и создает таблицу привязанных MAC-адресов пользователя, чтобы предотвратить обман пользователей или использование их IP-адресов.

2.Безопасность на уровне оборудования.

a.Технология управления безопасностью ЦПУ защищает его от атак DoS.

b.Протоколы SSH/SNMPv3 обеспечивают безопасность управления сетью.

c.Многоуровневая безопасность консоли предотвращает изменение конфигурации коммутатора неавторизированными пользователями.

d.Функция аутентификации идентификатора RADIUS централизованно управляет коммутатором и предотвращает изменение его конфигурации неавторизированными пользователями

3.Управление безопасностью сети.

a.ACL на базе портов или соединительных линий позволяет пользователям применять к портам и соединительным линиям коммутаторов стратегию безопасности.

b.Привязывание и фильтрация MAC-адресов на основе адреса источника или назначения обеспечивают эффективное управление потоками на основе адресов.

c.Зеркалирование портов предоставляет эффективные средства для анализа управления сетью.

Гарантия QoS

Приложения QoS приводятся ниже:

6 Собственность корпорации ZTE. Конфиденциально.

Глава 2 Обзор системы

1.Стандартные поля CoS и DSCP 802.1p маркируются и сортируются на основе одного пакета с IP-адресом источника и назначения, MAC-адресом источника и назначения, а также номерами портов TCP/UDP.

2.Предоставляется алгоритм планирования очередей: строгий приоритет (SP) и комбинированное планирование (SP+WRR). WRR – это взвешенный циклический алгоритм.

3.Поддерживается функция согласованной скорости доступа (CAR). Она управляет асинхронными восходящими и нисходящими потоками данных из конечной точки или восходящей линии с помощью стратегии входа и ограничение трафика. Управление стратегией входа управляет полосой пропускания с минимальным шагом 8 кбит/с. При перегрузке сети эта функция позволяет оборудованию соответствовать требованиям QoS в отношении количества отброшенных пакетов, времени задержки и джиттера. В результате перегрузка эффективно предотвращается.

Режимы управления

Ниже приводится описание управления коммутатором.

1.Поддерживаются SNMPv1/v2c/v3 и RMON

2.Поддерживается унифицированная платформа управления сетью ZXNM01.

3.Поддерживаются командные строки CLI, включая консоль, Telnet и SSH для доступа к коммутатору.

4.Поддерживается управление сетью через Web.

5.Поддерживается управление группами по протоколу ZGMP (протокол управления группами ZTE).

Функции

В оборудовании ZXR10 2900E используется режим хранения и передачи данных, а также поддерживается коммутация уровня 2 на скорости, соответствующей среде передачи данных. Полная коммутация на скорости, соответствующей среде передачи данных выполняется во всех портах.

Функции ZXR10 2900E:

1.Порты 100 Мбит/с поддерживают самоадаптацию 10/100М и MDI/MDIX.

2.Порты 100 Мбит/с поддерживают самоадаптацию 10/100/1000М и MDI/MDIX.

3.Гигабитные оптические порты поддерживают 100/1000М.

4.Поддерживается управление потоками на основе портов по протоколу 802.3x (полнодуплексный режим) и

Собственность корпорации ZTE. Конфиденциально. 7

Руководство пользователя ZXR10 2900E

методомback-pressureприостановка передачи данных до освобождения буфера) в полудуплексном режиме.

5.Поддерживается испытательное устройство виртуального канала (VCT).

6.Поддерживаются VLAN, соответствующие протоколу 802.1q. Максимальное количество VLAN – до 4094.

7.Поддерживаются стеки VLAN(QINQ), а внешние метки необязательны (SQinQ).

8.Поддерживается GVRP динамических VLAN.

9.Оборудование имеет функцию самоизучения MAC-адресов. Размер таблицы MAC-адресов – до 16 тыс.

10.Поддерживается привязывание и фильтрация MACадресов.

11.Поддерживается автоматическое фиксирование MACадресов. MAC-адреса могут быть восстановлены при выключенном устройстве.

12.Поддерживается защита и изоляция портов.

13.Поддерживается STP, определенный в протоколе 802.1d, RSTP, определенный в 802.1w и MSTP, определенный в 802.1s. MSTP может иметь до 16 примеров.

14.Поддерживается технология ZESR и механизм linkhello/linkdown.

15.Поддерживается привязывание порта LACP, определенное в протоколе 802.3ad, а также статистическое привязывание. Привязывать можно не более 15 групп, каждая группа содержит максимум 8 портов.

16.Поддерживаются 1024 группы многоадресной передачи, cross-VLAN ICMP snooping и технология управляемой многоадресной передачи MVS.

17.Поддерживается проверка по шлейфу одного порта.

18.Поддерживается аутентификация пользователей по протоколу 802.1x .

19.Поддерживаются VBAS, DHCP-OPTION82 и PPPOE+.

20.Поддерживается DHCP-SNOOPING.

21.Поддерживается функция DHCP Client, которая автоматически импортирует интерфейс управления из сервера DHCP.

22.Поддерживается технология обнаружения динамического ARP DAI, которая помогает предотвратить атаки ARP.

23.Поддерживается подавление широковещательных штормов.

24.Поддерживается зеркалирование входа и выхода порта, а также зеркалирование на основе потоков и статистика.

25.Поддерживается удаленное зеркалирование RSPAN.

8 Собственность корпорации ZTE. Конфиденциально.

Глава 2 Обзор системы

26.Поддерживается ACL на основе порта и VLAN. Правила ACL устанавливаются в соответствии с отрезками времени.

27.Поддерживается IETF-DiffServ и стандарт IEEE-802.1p. Все порты поддерживают 8 очередей с приоритетами. Входящие поддерживают CAR. Функция планирования очередей поддерживает SP, а также комбинированный метод планирования (SP+WRR). Устройство также поддерживает ограничение трафика и отбрасывание конца очереди.

28.Функция управления скоростью на базе порта включает в себя ограничение входящей и исходящей скорости. Ограничение входящей скорости поддерживает ограничение скорости потоков большого количества блоков с данными. Минимальная степень детализации – 8 Кбит/с.

29.Для потоков портов предоставляется подробная статистика .

30.Поддерживается OAM Ethernet по стандарту 802.3ah.

31.Поддерживается SFLOW.

32.Поддерживается прозрачная передача по протоколам уровня 2.

33.Поддерживается системный журнал.

34.Поддерживается функция конечной точки клиента NTP.

35.Поддерживается конфигурирование статического маршрута управления сетью.

36.Поддерживается управление группами ZGMP.

37.Поддерживаются SNMPv1/v2c/v3 и RMON

38.Поддерживается конфигурирование консоли, удаленный вход в систему Telnet.

39.Поддерживается SSHv2.0.

40.Поддерживается функция WEB.

41.Поддерживается унифицированная платформа управления сетью ZXNM01.

42.Поддерживается возможность загрузки версии/конфигураций TFTP.

43.ZXR10 2910E-PS/2918E-PS поддерживает функцию PoE в соответствии со стандартом 802.3af. Поддерживается источник питания мощностью не более 30 Вт.

Собственность корпорации ZTE. Конфиденциально. 9

Глава 3

Использование и эксплуатация

Режимы конфигурации

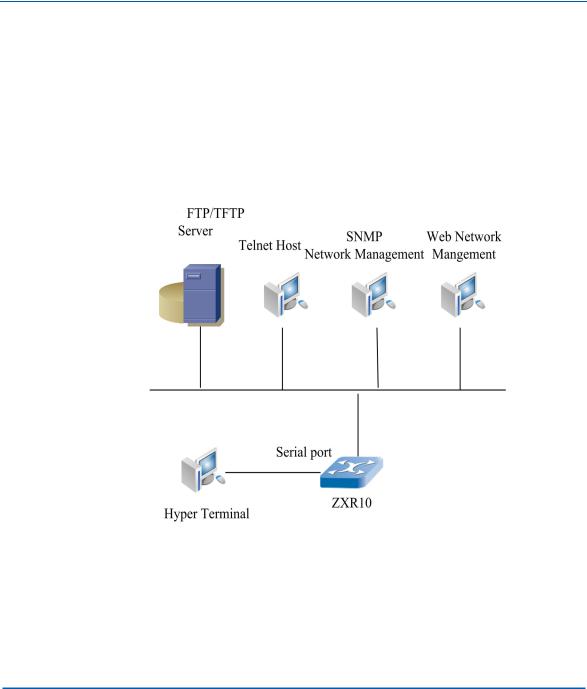

Как показано на рис. 3-1, оборудование ZXR10 2900E имеет несколько режимов конфигурации. Выберите режим в зависимости от подключения сети.

РИС. 3-1 РЕЖИМЫ КОНФИГУРАЦИИ ОБОРУДОВАНИЯ ZXR10 2900E

1.Конфигурирование посредством подключения порта консоли.

2.Конфигурирование посредством сессии TELNET.

3.Конфигурирование посредством подключения SNMP.

4.Конфигурирование посредством подключения к WEB.

Собственность корпорации ZTE. Конфиденциально. 11

Руководство пользователя ZXR10 2900E

Конфигурирование посредством порта консоли

Это главный режим конфигурации оборудования ZXR10 2900E. Настройка отладки оборудования ZXR10 2900E выполняется посредством подключения порта консоли. Для конфигурирования подключения порта консоли используется режим терминала VT100.

1.Для запуска HyperTerminal на экране компьютера выберите Start (Пуск) > Programs (Программы) > Accessories (Стандартные) > Communications (Связь) > HyperTerminal, как показано на рис. 3-2.

РИС. 3-2 ЗАПУСК HYPERTERMINAL

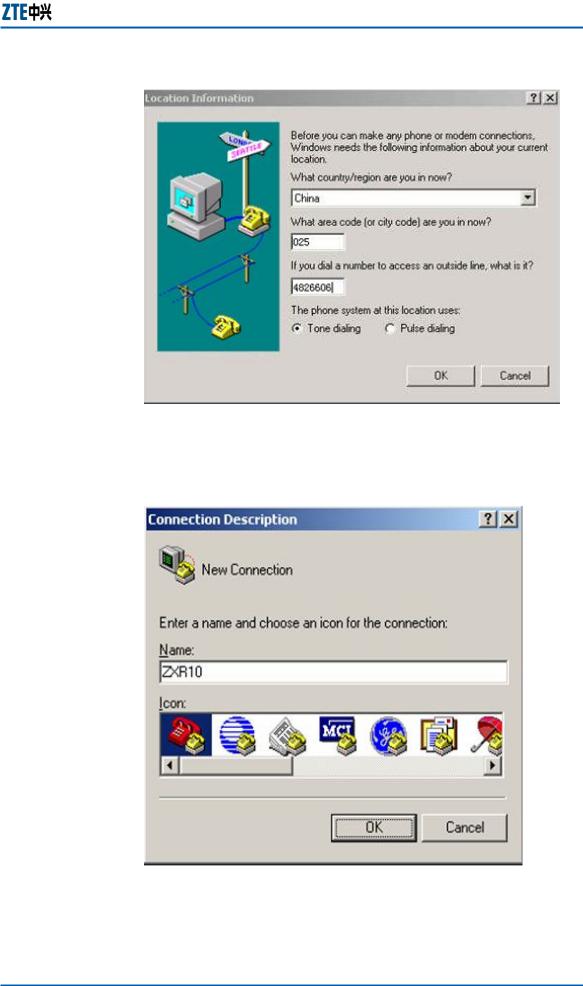

2.Введите соответствующую информацию о местоположении в интерфейс, как показано на рис. 3-3.

12 Собственность корпорации ZTE. Конфиденциально.

Глава 3 Использование и эксплуатация

РИС. 3-3 ИНФОРМАЦИЯ О МЕСТОПОЛОЖЕНИИ

После появленя диалогового окна Connection Description введите название и выберите пиктограмму для нового соединения, как показано на Рис. 3-4.

РИС. 3-4 УСТАНОВКА СОЕДИНЕНИЯ

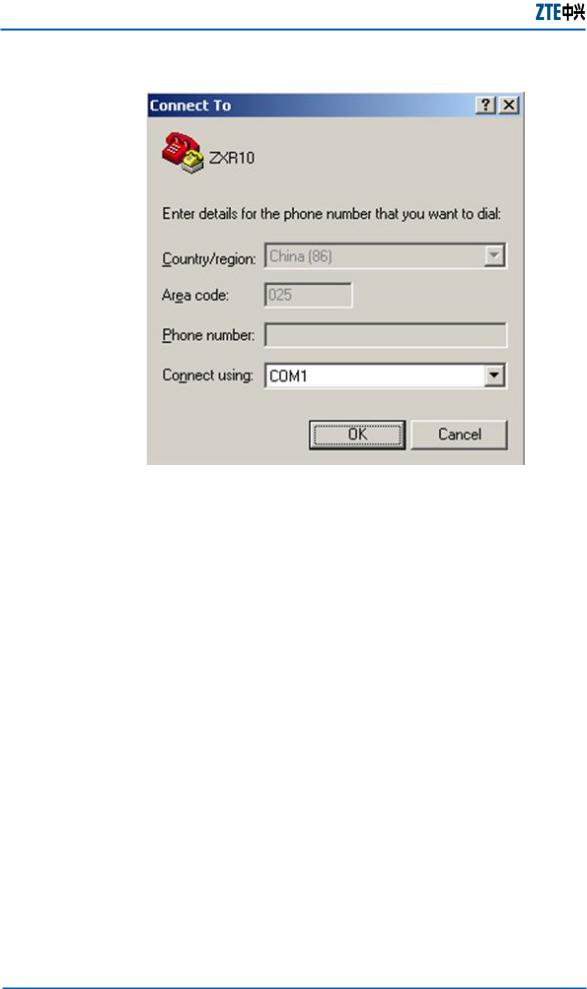

3.На основе подключения последовательного порта к кабелю консоли выберите COM1 или COM2 в качестве последовательного порта, как показано на рис. 3-5.

Собственность корпорации ZTE. Конфиденциально. 13

Руководство пользователя ZXR10 2900E

РИС. 3-5 КОНФИГУРИРОВАНИЕ СОЕДИНЕНИЯ

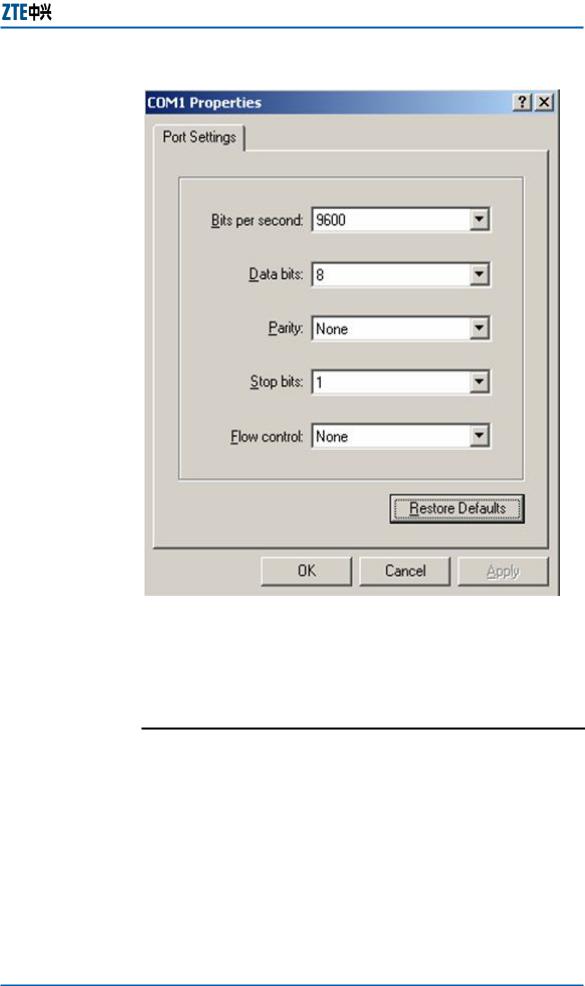

4.Введите свойства выбранного последовательного порта, как показано на рис. 3-6. Конфигурация свойств порта включает в себя: Бит в секунду - 9600, информационный разряд - 8, четность - отсутствует, стоповый разряд - 1, управление потоками данных - отсутствует.

14 Собственность корпорации ZTE. Конфиденциально.

Глава 3 Использование и эксплуатация

РИС. 3-6 СВОЙСТВА COM1

Чтобы запустить систему и войти в настройки, включите и загрузите оборудование ZXR10 2900E.

Конфигурирование посредством сессии TELNET

Режим Telnet обычно используется для конфигурирования удаленных коммутаторов. Пользователи выполняют вход в систему удаленного коммутатора посредством порта Ethernet локального хоста. Имя пользователя и пароль для входа в систему конфигурируются на коммутаторе, а IP-адрес порта уровня 3 на коммутаторе переключается на локальный хост. (Подробнее о конфигурировании IP-адреса порта уровня 3 см. в разделе «Конфигурирование уровня 3»).

Для создания нового управляющего пользователя используется команда create user < name>{ admin | guest}

(длина имени пользователя не должна превышать 15

Собственность корпорации ZTE. Конфиденциально. 15

Руководство пользователя ZXR10 2900E

символов), а для установки пароля для входа в систему – команда set user local < name> login-password [< string> ]

(длина пароля не должна превышать 16 символов).

Для установки пароля администратора используется команда set user { local | radius}< name> admin-password <

string> (длина пароля администратора не должна превышать 16 символов).

Примечание:

Примечание:

Имя пользователя по умолчанию – admin, а пароль - zhongxing. Пароль для управления по умолчанию отсутствует.

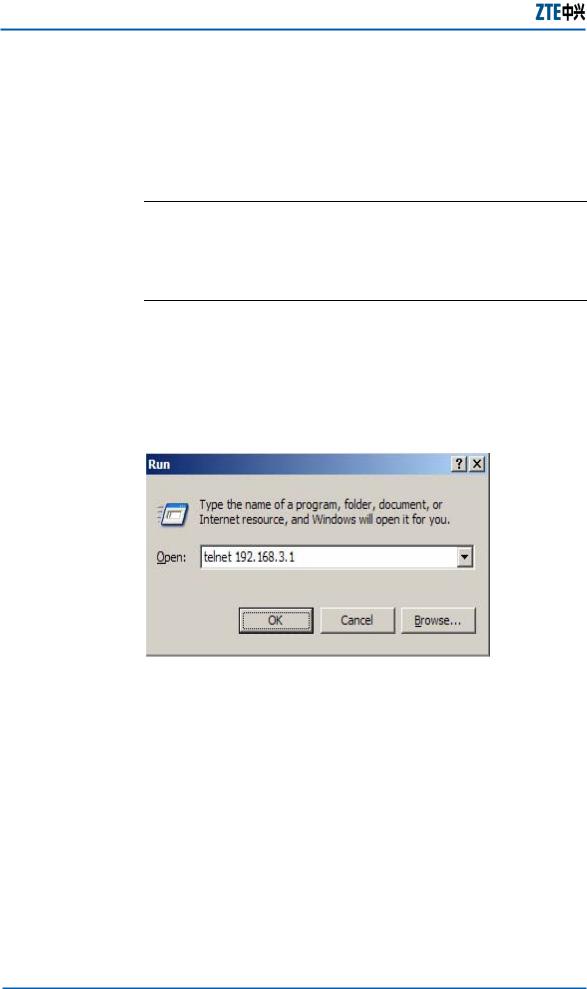

Предположим, IP-адрес порта уровня 3 - 192.168.3.1 и на него можно переключиться с локального хоста. Выполните удаленное конфигурирование следующим образом:

1.Выполните команду запуска Telnet на хосте как показано на рис. 3-7.

РИС. 3-7 ЗАПУСК TELNET

2.Нажмите OK. Должно появиться окно Telnet, как показано на рис. 3-8.

16 Собственность корпорации ZTE. Конфиденциально.

Глава 3 Использование и эксплуатация

РИС. 3-8 ОКНО УДАЛЕННОГО ВХОДА В КОММУТАТОР

3.Чтобы войти в режим пользователя коммутатора, необходимо ввести имя пользователя и пароль.

Конфигурирование посредством подключения SNMP

В настоящее время SNMP (простой протокол управления сетями) является самым популярным протоколом для управления сетями. С помощью этого протокола всеми устройствами в сети может управлять один сервер управления сетью.

SNMP использует режим управления конечной точки сервера/клиента. Фоновый сервер управления сетью выполняет функции сервера SNMP. Основное сетевое устройство ZXR10 2900E выполняет функции конечной точки клиента SNMP. Основное устройство и фоновый сервер имеют одну базу управляющих данных MIB и взаимодействуют при помощи протокола SNMP.

Фоновый сервер управления сетью требует установки программного обеспечения, поддерживающего протокол SNMP. Оборудование ZXR10 2900E конфигурируется и управляется при помощи программного обеспечения для управления сетью. Подробнее о конфигурировании SNMP на ZXR10 2900E см. в разделе “SNMP”.

Конфигурирование посредством подключения к WEB

Web является еще одним способом удаленного управления коммутатором. Он похож на способ Telnet/ Пользователи

Собственность корпорации ZTE. Конфиденциально. 17

Руководство пользователя ZXR10 2900E

выполняют вход в систему удаленного коммутатора посредством порта Ethernet локального хоста. Прежде чем активировать функцию Web, на коммутаторе необходимо сконфигурировать имя и пароль пользователя, а также пароль администратора. Кроме того, необходимо переключить на локальный хост IP-адрес порта уровня 3 на коммутаторе. (Подробнее о конфигурировании IP-адреса порта уровня 3 см. в разделе «Конфигурирование уровня 3»).

1.Создайте нового управляющего пользователя create user < name>{ admin | guest}

user < name> : длина не должна превышать 15 символов.

2.Установите пароль для входа

set user local < name> login-password < string>

login-password < string> : длина не должна превышать 16 символов.

3.Установите пароль администратора

set user { local| radius}< name> admin-password < string>

admin-password < string> : длина не должна превышать 16 символов.

4.Активируйте функцию управления сетью через web (по умолчанию эта функция отключена) и установите порт прослушивания.

set web enable

set web listen-port < 80,1025-49151 >

Примечание:

Примечание:

Имя пользователя по умолчанию – admin, а пароль - is zhongxing. Пароль администратора отсутствует. Если вход в систему осуществляется с учетной записи администратора, то поле пароля администратора не должно быть пустым. Поэтому сначала установите пароль администратора. Порт прослушивания http по умолчанию - 80.

Подробнее об удаленном конфигурировании и входе в систему см. в разделе “WEB”.

Режимы команд

Для упрощения конфигурирования и управления коммутатором команды оборудования ZXR10 2900E распределены по различным режимам в зависимости от функций и полномочий этих команд. Команда выполняется

18 Собственность корпорации ZTE. Конфиденциально.

Loading...

Loading...