Page 1

DVA-G3342SD

Handbuch

Firmware Version 2.0x

DSL WLAN LAN VoIP ISDN Analog

Page 2

D-Link HorstBox DVA-G3342SD 2

HorstBox DVA-G3342SD

Diese Dokumentation und die zugehörigen Programme sind urheberrechtlich geschützt.

Dokumentation und Programme sind in der vorliegenden Form Gegenstand eines Lizenzvertrages und dürfen ausschließlich gemäß den Vertragsbedingungen verwendet werden.

Der Lizenznehmer trägt allein das Risiko für Gefahren und Qualitätseinbußen, die sich

bei Einsatz des Produktes eventuell ergeben.

Diese Publikation darf auch auszugsweise in keiner Form und auf keine Weise reproduziert

oder als Grundlage für Übersetzungen, Transformationen oder Anlehnungen benutzt werden, ohne dass vorher schriftlich eine entsprechende Erlaubnis durch D-Link Deutschland

GmbH vorliegt.

Diese Dokumentation und die zugehörigen Programme dürfen weder ganz noch teilweise in

irgendeiner Form oder mit irgendwelchen Mitteln übertragen, reproduziert oder verändert

werden, noch dürfen sie in eine andere natürliche oder Maschinensprache übersetzt

werden.

Hiervon ausgenommen ist die Erstellung einer Sicherungskopie für den persönlichen

Gebrauch. Eine Weitergabe der Ihnen hiermit überlassenen Informationen an Dritte ist

nur mit schriftlicher Zustimmung von der D-Link Deutschland GmbH erlaubt.

Alle Programme und die Dokumentation wurden mit größter Sorgfalt erstellt und nach

dem Stand der Technik auf Korrektheit überprüft. Für die Qualität, Leistungsfähigkeit

sowie Marktgängigkeit des Produkts zu einem bestimmten Zweck, der von dem durch die

Produktbeschreibung abgedeckten Leistungsumfang abweicht, übernimmt D-Link weder

ausdrücklich noch implizit die Gewähr oder Verantwortung.

Für Schäden, die sich direkt oder indirekt aus dem Gebrauch der Dokumentation oder der

übrigen Programme ergeben, sowie für beiläufige Schäden oder Folgeschäden ist D-Link

nur im Falle des Vorsatzes oder der groben Fahrlässigkeit verantwortlich zu machen. Für

den Verlust oder die Beschädigung von Hardware oder Software oder Daten infolge direkter

oder indirekter Fehler oder Zerstörungen sowie für Kosten, einschließlich der Kosten

für analoge, ISDN-, UMTS-, GSM- und ADSL-Verbindungen, die im Zusammenhang

mit den gelieferten Programmen und der Dokumentation stehen und auf fehlerhafte

Installationen, die von D-Link nicht vorgenommen wurden, zurückzuführen sind, sind

alle Haftungsansprüche ausdrücklich ausgeschlossen.

Die in dieser Dokumentation enthaltenen Informationen und die zugehörigen Programme

können ohne besondere Ankündigung zum Zwecke des technischen Fortschritts geändert

werden.

Wir bieten Ihnen als Hersteller dieses Originalprodukts eine eingeschränkte Herstellergarantie. Die Garantiebedingungen finden Sie in „E.5 D-LINK Eingeschränkte Garantie“

ab S.209.

© 2006 D-LINK Europe Ltd. / D-LINK (Deutschland) GmbH - Schwalbacher Straße 74 - 65760 Eschborn – Deutschland

Page 3

D-Link HorstBox DVA-G3342SD 3

Sicherheitshinweise

Lesen Sie diese Sicherheitshinweise bitte aufmerksam durch, und beachten Sie diese, wenn

Sie die HorstBox in Betrieb nehmen.

Dieses Gerät entspricht den einschlägigen Sicherheitsbestimmungen für Einrichtungen

der Informationstechnik, einschließlich elektrischer Büromaschinen für den Einsatz in

Büroumgebungen. Falls Sie über die Zulässigkeit der Aufstellung in der vorgesehenen

Umgebung Zweifel haben, wenden Sie sich bitte an Ihren Händler.

1.

Transportieren Sie die HorstBox nur in der Originalverpackung oder in einer anderen

geeigneten Verpackung, die Schutz gegen Stoß und Schlag gewährt.

2.

Wenn das Gerät aus kalter Umgebung in den Betriebsraum gebracht wird, kann

Betauung (Kondensation) auftreten. Warten Sie, bis das Gerät Zimmertemperatur

erreicht hat und vollständig trocken ist, bevor Sie es in Betrieb nehmen.

3.

Beachten Sie beim Aufstellen und vor Betrieb des Gerätes die Hinweise für die

Umgebungsbedingungen in „E.4 Technische Daten“abS.208 und „2.3 Installation“

ab S.20. Bitte beachten Sie auch „1.2 Wahl des Aufstellungsortes“abS.13.

4. Verwenden Sie nur das mitgelieferte Steckernetzteil.

Stecken Sie das mitgelieferte Steckernetzteil nur in eine geerdete Schutzkontakt-

5.

Steckdose.

6.

Stellen Sie sicher, dass die Schutzkontakt-Steckdose der Hausinstallation frei zugänglich ist.

7.

Zur vollständigen Trennung vom Stromnetz muss das Steckernetzteil aus der Schutzkontakt-Steckdose gezogen werden.

8.

Verlegen Sie die Leitungen so, dass sie keine Gefahrenquelle (Stolpergefahr) bilden und nicht beschädigt werden. Beachten Sie beim Anschluss des Gerätes die

entsprechenden Hinweise im Kapitel „Installation“ im Handbuch.

9.

Verwenden Sie nur ordnungsgemäße und unbeschädigte Anschlussleitungen bzw.

Netzwerk- oder Telefonkabel.

10.

Während Gewitter dürfen Datenübertragungsleitungen weder angeschlossen noch

gelöst werden.

11. Reinigen Sie die HorstBox nur mit einem leicht angefeuchteten Tuch.

12.

Schützen Sie die HorstBox vor Feuchtigkeit, Staub, aggressiven Flüssigkeiten und

Dämpfen.

13.

Achten Sie darauf, dass keine Gegenstände (z. B. Büroklammern, Schmuckteile,

usw.) oder Flüssigkeiten in das Innere des Gerätes gelangen (elektrischer Schlag,

Kurzschluss). Setzen Sie die HorstBox auf keinen Fall Wärmequellen (Heizung,

Kamin) oder direkter Sonneneinstrahlung (Fensterbank, Balkon) aus.

Page 4

D-Link HorstBox DVA-G3342SD 4

14.

In Notfällen (z. B. bei Beschädigung von Gehäuse, Bedienelementen oder Netzleitung, bei Eindringen von Flüssigkeiten oder Fremdkörpern) Gerät sofort ausschalten,

Netzstecker ziehen und Ihren Händler verständigen.

15. Öffnen Sie niemals die HorstBox selbst!

16.

Reparaturen am Gerät dürfen nur von autorisiertem Fachpersonal durchgeführt werden, andernfalls erlischt die Garantie. Durch unbefugtes Öffnen und unsachgemäße

Reparaturen können erhebliche Gefahren für den Benutzer entstehen (elektrischer

Schlag, Entzündungsgefahr).

17.

Der bestimmungsgemäße Betrieb (gem. IEC 950/EN60950) der HorstBox ist nur

bei montiertem oberen Gehäuseteil gewährleistet (Kühlung, Brandschutz, FunkEntstörung).

18.

Die Garantie erlischt, wenn Sie Einbau oder Austausch von Systemerweiterungen

an der HorstBox vornehmen.

CE Mark-Warnung

Dies ist ein Produkt der Klasse B. Im Wohnbereich kann dieses Produkt Funkstörungen

verursachen. In diesem Fall kann vom Benutzer verlangt werden, angemessene Maßnahmen

zu ergreifen.

Marken

D-Link ist eine registrierte Marke von D-Link Corporation/D-Link Systems, Inc.

Alle sonstigen Marken sind Marken oder registrierte Marken der jeweiligen Rechtsinhaber.

Hervorhebungen

In diesem Handbuch werden folgende Hervorhebungen verwendet:

Hervorhebung Funktion Beispiel

Kapitälchen

Kursiv Optionen Basis- oder Experten-Modus

Farbig hinterlegt Hinweise und Empfehlungen Hinweis:

Schaltflächen, Links, Namen von Seiten oder Reitern

Schaltfläche Weiter

Reiter Telefonie

Schreibmaschinenschrift URLs http://www.dyndns.org

Copyright ® 2007 D-Link Corporation. (Stand dieses Handbuchs: 22. April 2008.)

Am Inhalt können ohne vorherige Benachrichtigung Änderungen vorgenommen werden.

Page 5

Inhaltsverzeichnis

1 Einleitung 11

1.1 Über dieses Handbuch ............................ 12

1.2 Wahl des Aufstellungsortes .......................... 13

1.3 Standardbasierte Technologie ........................ 14

1.4 Anschlüsse ................................... 14

1.4.1 Analog-Telefonie ........................... 14

1.4.2 ISDN .................................. 15

1.4.3 VoIP und Ethernet .......................... 15

1.5 Einsatzbeispiel ................................ 15

2 Inbetriebnahme 16

2.1 Packungsinhalt ................................ 16

2.2 Beschreibung des Geräts ........................... 17

2.2.1 Vorderseite .............................. 17

2.2.2 Rückseite ............................... 19

2.3 Installation .................................. 20

2.3.1 Vorbereitung ............................. 20

2.3.2 Verbindung mit der HorstBox aufnehmen .............. 21

2.3.3 Konfiguration ............................. 24

3 Assistent 26

3.1 Internetverbindung .............................. 27

3.2 WLAN ..................................... 30

3.3 Telefonie .................................... 33

3.4 USB-Geräte .................................. 40

3.5 Allgemeine Systemeinstellungen vornehmen ................. 42

4 Telefonie 46

4.1 Anschlüsse und Konten ............................ 46

4.1.1 Hauptleitung ............................. 46

4.1.2 Konto für analoge Verbindung bearbeiten .............. 48

4.1.3 Konto für analoge Verbindung löschen ............... 49

4.1.4 Konto für ISDN-Verbindung einrichten ............... 49

4.1.5 Konto für ISDN-Verbindung bearbeiten ............... 50

4.1.6 Konto für ISDN-Verbindung löschen ................ 52

4.1.7 Konto für VoIP-Verbindung einrichten ............... 52

Page 6

Inhaltsverzeichnis 6

4.1.8 Konto für VoIP-Verbindung bearbeiten ............... 52

4.1.9 Konto für VoIP-Verbindung löschen ................. 53

4.2 Geräte ..................................... 54

4.2.1 Standard- und Ausweichkonto .................... 55

4.2.2 Komfortoptionen ........................... 55

4.2.3 Analoges Gerät bearbeiten ...................... 57

4.2.4 Analoges Gerät löschen ........................ 59

4.2.5 ISDN-Gerät bearbeiten ........................ 59

4.2.6 ISDN-Telefon konfigurieren ..................... 60

4.2.7 ISDN-Gerät löschen .......................... 60

4.3 Rufregeln ................................... 61

4.3.1 Rufregel bearbeiten .......................... 61

4.3.2 Rufregel löschen ............................ 62

4.4 Wahlregeln .................................. 63

4.4.1 Vordefinierte Notruf-Wahlregeln ................... 63

4.4.2 Wahlregel anlegen ........................... 64

4.4.3 Wahlregel bearbeiten ......................... 65

4.4.4 Wahlregel löschen ........................... 65

4.4.5 Least-Cost-Routing .......................... 66

4.4.6 Preselection .............................. 68

4.5 Kurzwahlen .................................. 69

4.5.1 Kurzwahl anlegen ........................... 69

4.5.2 Kurzwahl bearbeiten ......................... 69

4.5.3 Kurzwahl löschen ........................... 70

4.6 Telefon-Logbuch ................................ 70

4.6.1 Einträge löschen ............................ 71

4.6.2 Einträge speichern .......................... 71

4.7 Status Telefonie ................................ 71

4.8 QoS ...................................... 72

4.9 Telefonieren .................................. 73

4.9.1 Anruf annehmen ........................... 73

4.9.2 Interne Gespräche führen ....................... 73

4.9.3 Externe Gespräche führen ...................... 74

4.9.4 Kurzwahl ............................... 75

4.9.5 Anruf weiterleiten ........................... 75

4.9.6 Anruf parken ............................. 75

4.9.7 Telefonkonferenz mit 2 weiteren Teilnehmern ............ 76

4.9.8 Makeln (Analoges Telefon) ...................... 76

4.9.9 Call Waiting (Analoges Telefon) ................... 77

4.9.10 Schneller wählen ........................... 77

4.9.11 So steuern Sie die HorstBox per Telefon .............. 77

5 Internet 79

5.1 DSL-Zugang .................................. 80

Page 7

Inhaltsverzeichnis 7

5.1.1 Zugangsdaten verwenden ....................... 80

5.1.2 DSL-Anschluß ............................. 80

5.1.3 Internetverbindung .......................... 81

5.1.4 Erweiterte Einstellungen im Experten-Modus ........... 83

5.2 DNS ...................................... 84

5.3 Dynamisches DNS .............................. 86

5.3.1 DDNS-Konto anlegen ......................... 86

5.3.2 DDNS einrichten ........................... 87

5.4 Virtueller Server ............................... 87

5.4.1 Regel hinzufügen ........................... 87

5.4.2 Regel bearbeiten ........................... 89

5.4.3 Regel löschen ............................. 89

5.5 Filter ...................................... 90

5.5.1 IP-Filter anlegen ........................... 90

5.5.2 MAC-Filter anlegen .......................... 92

5.5.3 Filter bearbeiten ........................... 94

5.5.4 Filter löschen ............................. 94

5.6 Firewall .................................... 95

5.7 DMZ (Exposed Host) ............................. 102

5.8 RIP-Einstellungen ............................... 103

6 Netzwerk 104

6.1 IP-Einstellungen ...............................105

6.2 DHCP-Server .................................106

6.2.1 DHCP-Server einrichten ....................... 106

6.2.2 Einstellungen ändern ......................... 107

6.3 WLAN ..................................... 107

6.3.1 WLAN einschalten .......................... 107

6.3.2 WLAN ausschalten .......................... 107

6.3.3 WLAN aktivieren ........................... 108

6.3.4 Sicherheitseinstellungen .......................109

6.3.5 WLAN deaktivieren .........................113

6.4 WLAN-Performance ............................. 113

6.5 Routing .................................... 115

6.5.1 Routing-Eintrag hinzufügen ..................... 116

6.5.2 Routing-Eintrag bearbeiten ..................... 116

6.5.3 Routing-Eintrag löschen ....................... 117

6.6 SNMP-Einstellungen ............................. 117

6.6.1 Agent aktivieren ........................... 118

6.6.2 Agent bearbeiten ........................... 118

6.6.3 Agent deaktivieren .......................... 118

6.6.4 Community anlegen .......................... 118

6.6.5 Community bearbeiten ........................ 120

6.6.6 Community löschen .......................... 120

Page 8

Inhaltsverzeichnis 8

6.6.7 Traps anlegen ............................. 120

6.6.8 Traps deaktivieren .......................... 120

6.6.9 SNMP-Zugriff aus dem Internet erlauben .............. 120

6.7 Benutzer für Netzwerkfreigabe ........................ 121

6.7.1 Benutzer anlegen ........................... 121

6.7.2 Benutzer bearbeiten .........................122

6.7.3 Benutzer löschen ........................... 122

6.8 Netzwerkfreigabe ............................... 123

6.8.1 Netzwerkfreigabe aktivieren .....................123

6.8.2 Netzwerkfreigaben anlegen ...................... 124

6.8.3 Netzwerkfreigaben bearbeiten .................... 125

6.8.4 Netzwerkfreigaben löschen ...................... 126

6.8.5 Aktuelle Freigaben .......................... 127

6.8.6 Netzwerkfreigaben im System .................... 127

6.9 USB-Datenträger verwalten ......................... 131

6.9.1 USB-Datenträger entfernen ..................... 131

6.10 USB-Drucker ................................. 132

6.10.1 USB-Drucker freigeben ........................ 132

6.10.2 USB-Drucker nicht freigeben ..................... 133

6.10.3 USB-Drucker entfernen ........................ 133

6.10.4 USB-Drucker einrichten ....................... 134

7 System 142

7.1 Administration ................................142

7.2 Zeit ...................................... 143

7.2.1 Automatisch (Simple Network Time Protocol) ........... 143

7.2.2 Datum und Uhrzeit Ihres Computers übernehmen .........144

7.2.3 Manuell ................................144

7.3 Systemeinstellungen ............................. 145

7.3.1 Neu starten .............................. 145

7.3.2 Systemeinstellungen laden ...................... 145

7.3.3 Systemeinstellungen speichern ....................145

7.3.4 Werkseinstellungen wiederherstellen und HorstBox neu starten . . 147

7.4 Firmware-Update ...............................148

7.4.1 Firmware-Update durchführen .................... 149

7.5 UPnP ..................................... 150

7.6 System-Logbuch ................................ 151

7.7 Status .....................................152

8 Unterstützung 153

8.1 Online-Hilfe ..................................153

8.2 Die HorstBox im Internet .......................... 154

8.3 Besondere Einstellungen ........................... 154

Page 9

Inhaltsverzeichnis 9

A HorstBox Standard 155

A.1 Packungsinhalt ................................ 155

A.2 Beschreibung des Geräts ...........................156

A.2.1 Vorderseite .............................. 156

A.2.2 Rückseite ............................... 158

A.3 Vorbereitung ................................. 159

A.4 Eingabe von Benutzernamen und Passwort ................. 160

B Kurzanleitungen und FAQs 162

B.1 Internetzugang ................................ 162

B.2 Wie richte ich einen Analoganschluss ein? ..................162

B.3 Wie richte ich einen ISDN-Anschluss ein? .................. 163

B.3.1 MSNs zuteilen ............................. 164

B.3.2 Was ist eine externe MSN? ...................... 164

B.3.3 Checkliste 1: Prüfen der Installation eines Anschlusses ...... 165

B.3.4 Checkliste 2: Prüfen der Konfiguration von Endgeräten ...... 165

B.4 Wie mache ich eine internen Anruf? ..................... 165

B.5 Wozu benötige ich die internen Rufnummern? ...............166

B.6 Wie mache ich einen externen Anruf? .................... 166

B.7 Wie kann ich automatisch einen Call-by-Call-Anbieter nutzen? ...... 166

B.8 Wie richte ich Call-by-Call für Mobilfunk ein? ............... 167

B.9 Wie richte ich eine Rufumleitung für einen bestimmten Zeitraum ein? . . 168

B.10 Wie sperre ich Rufummern? ......................... 168

B.11 Wie sperre ich 0900-Nummern? ....................... 169

B.12 Wie sperre ich Auslandsgespräche? ..................... 169

B.13 Kann ich auch bei Stromausfall telefonieren? ................169

B.14 Wie hoch darf der Stromverbrauch der angeschlossenen USB-Geräte sein? 170

C Netzwerkinstallation 171

C.1 Netzwerkinstallations-Assistent ....................... 171

C.2 Computername ................................ 178

C.3 IP-Adresse überprüfen ............................ 181

C.4 Dynamische IP-Adresse zuweisen ...................... 182

C.4.1 Windows XP ............................. 182

C.4.2 Macintosh OS X ........................... 184

C.5 Statische IP-Adresse zuweisen ........................ 186

C.5.1 Windows XP ............................. 186

C.5.2 Windows 2000 .............................188

C.5.3 Windows 95 oder 98 ......................... 189

C.5.4 Windows ME ............................. 189

C.5.5 Macintosh OS X ........................... 190

C.6 WLAN-Verbindung überprüfen ....................... 191

C.6.1 Windows 2000/XP .......................... 191

C.6.2 Windows Me/98 ...........................192

Page 10

Inhaltsverzeichnis 10

C.7 IP-Adresse anpingen .............................192

C.8 Lokale Netzwerkeinstellungen ........................ 193

C.8.1 Windows XP für DHCP konfigurieren ................ 193

C.8.2 Windows 2000 überprüfen ...................... 195

C.8.3 Windows 2000 für DHCP konfigurieren ...............196

C.8.4 Windows 95, Windows 98 und Windows ME überprüfen ..... 197

C.8.5 Windows 95 und Windows 98 für DHCP konfigurieren ...... 197

C.8.6 Windows ME für DHCP konfigurieren ............... 198

C.8.7 Windows NT 4.0 Workstation überprüfen ..............198

C.8.8 Windows NT 4.0 für DHCP konfigurieren ............. 199

D Fehlerbehebung 200

D.1 Unvollständige Oberfläche ..........................200

D.2 Kein Zugriff auf das Konfigurationsmenü .................. 201

D.3 Kein Internet im Modus Infrastructure (WLAN) .............. 201

D.4 WLAN-Verbindung verliert immer den Empfang ..............203

D.5 Keine WLAN-Verbindung .......................... 203

D.6 Sind die Treiber für die Netzwerkkarte richtig installiert? ......... 204

D.7 Schlüssel für die Verschlüsselung vergessen ................. 206

D.8 Werkseinstellungen wiederherstellen ..................... 206

D.9 Ein analoges Telefon funktioniert nicht ................... 206

E Spezifikation, Garantie, Technische Unterstützung 207

E.1 Spezifikation: Hard- und Software ...................... 207

E.2 Spezifikation: Telefonie-Funktionen ..................... 208

E.3 Spezifikation: Sicherheit/Emission ...................... 208

E.4 Technische Daten ...............................208

E.5 D-LINK Eingeschränkte Garantie ...................... 209

E.6 Technische Unterstützung .......................... 213

Page 11

1 Einleitung

Sehr geehrter Kunde,

wir freuen uns, dass Sie sich für ein Produkt aus dem Hause D-Link entschieden haben.

Mit der HorstBox erhalten Sie ein hochwertiges Produkt, dass sowohl heutigen wie auch

zukünftigen Anforderungen an eine einfache Kommunikationsinfrastruktur für Sprache

und Daten gerecht wird. Das Produkt verbindet die Erfahrungen von D-Link aus den

Bereichen Routing, WLAN, Security und Telefonverbindungen über analoge und digitale

Leitungen mit unserem Know-How aus dem Bereich VoIP.

Die HorstBox stellt Ihnen heute schon alle Anschlüsse in ausreichender Anzahl zur

Verfügung, die Sie für eine effiziente und kostengünstige Einbindung Ihrer Netzwerke und

Telefone benötigen. Damit gelingt Ihnen die sanfte Migration von Standardtelefonen auf

neue Technologien wie VoIP ohne Ihr bestehendes Equipment aufgeben zu müssen.

Sie schließen die vorhandenen Geräte an die HorstBox an, werden mit Hilfe eines Assisten-

ten durch die Konfiguration geführt und können danach sofort über das Internet Daten

austauschen und telefonieren oder aber Ihre bestehende analoge bzw. ISDN-Verbindung

ins Festnetz nutzen.

Hinweis:

Die HorstBox Standard wurde in einem silberfarbenen Gehäuse ausgeliefert und hat die

Hardware-Version

Aufkleber an der Unterseite des Gerätes.

Falls Sie Besitzer einer HorstBox Standard sind, beachten Sie bitte „A Horst-

Box Standard“abS.155.

A1

. Sie finden eine entsprechende Angabe ("H/W Ver.:") auf dem

Abbildung 1.1: Aufkleber an der Geräteunterseite

Page 12

1.1 Über dieses Handbuch 12

Die HorstBox Standard unterscheidet sich in der Gehäuseform von der HorstBox. Außer-

dem verfügt die HorstBox Standard über eine festmontierte Antenne. Bitte versuchen

Sie nicht, diese Antenne gewaltsam zu entfernen, da sonst kein WLAN mehr möglich ist.

Ein weiteres Unterscheidungsmerkmal ist der unterschiedliche Lieferumfang.

Bitte beachten Sie, dass ab Firmware-Version 1.6 die Bilder im Assistenten nicht (mehr)

die HorstBox Standard zeigen, sondern die HorstBox.

Für beide Versionen der HorstBox gilt: Bitte beachten Sie auch „1.2 Wahl des Aufstel-

lungsortes“abS.13.

1.1 Über dieses Handbuch

In diesem Handbuch werden alle Einstellungen der HorstBox vorgestellt.

In „2 Inbetriebnahme“abS.16 erfahren Sie etwas zum Gerät und zu seiner Installation.

In einer Schritt-für-Schritt-Anleitung zeigt Ihnen der „3 Assistent“abS.26, wie Sie die

HorstBox in wenigen Minuten betriebsbereit machen.

In den folgenden Kapitel werden die einzelnen Funktionsbereich vorgestellt:

„4 Telefonie“abS.46;

„5 Internet“abS.79;

„6 Netzwerk“abS.104;

„7 System“abS.142;

„8 Unterstützung“abS.153.

Nach der Vorstellung der Funktionsbereiche der HorstBox folgen im Anhang eine kurze

Übersicht über die Unterschiede zur „A HorstBox Standard“abS.155,„B Kurzanleitungen

und FAQs“abS.162,„C Netzwerkinstallation“abS.171 und „D Fehlerbehebung“ab

S.200.

Es folgen „E.1 Spezifikation: Hard- und Software“abS.207,„E.2 Spezifikation: Telefonie-

Funktionen“abS.208,„E.3 Spezifikation: Sicherheit/Emission“abS.208 und „E.4 Tech-

nische Daten“abS.208.

Die Garantieerklärung finden Sie in „E.5 D-LINK Eingeschränkte Garantie“abS.209.

Am Ende dieses Handbuchs finden Sie einen Index (nach S.213).

Bitte beachten Sie auch „1.2 Wahl des Aufstellungsortes“abS.13.

Hinweis:

Die in den Abbildungen verwendeten Benutzernamen, Telefonnummern oder

Passworte usw. sind nur Beispiele.

Bitte tragen Sie in den Dialogen unbedingt Ihre eigenen Daten ein!

Page 13

1.2 Wahl des Aufstellungsortes 13

1.2 Wahl des Aufstellungsortes

Viele Umgebungsfaktoren können die Effektivität der Funkfunktion eines WLAN-Gerätes

beeinflussen. Wenn Sie zum ersten Mal ein WLAN-Gerät installieren, sollten Sie die

folgenden Punkte lesen und berücksichtigen.

Die Reichweite1beträgt in Gebäuden bis zu 100 Metern und außerhalb von Gebäuden

bis zu 300 Metern. Sie können von überall auf Ihr WLAN zugreifen. Allerdings kann die

Reichweite des Funksignals durch die Anzahl der Wände, Decken oder anderer Objekte

eingeschränkt werden. Typische Reichweiten variieren in Abhängigkeit von der Art des

Materials und dem “Rauschen“ im Hintergrund. Die folgenden Punkte sollen Ihnen helfen,

die optimale Reichweite und Signalstärke zu erreichen.

1. Wände und Decken verringern die Reichweite.

Das Signal der WLAN-Geräte geht durch Decken und Wände. Allerdings kann

jede Wand und jede Decke die Reichweite des WLANs reduzieren. Positionieren

Sie daher Ihre WLAN-Geräte so, dass die Anzahl der Decken und Wände zwischen

Gerät und Access Point möglichst gering ist.

2. Achten Sie auf den geraden Weg zwischen Access Point und Geräten.

Eine Wand mit einer Stärke von 50 Zentimetern scheint bei einem Winkel von 45

Grad fast einen Meter dick zu sein. Bei einem Winkel von 2 Grad sind es schon 14

Meter. Versuchen Sie daher den Access Point und Geräte so aufzustellen, dass das

Signal mit einem Winkel von 90 Grad durch die Wand oder die Decke geht.

3. Das Material macht den Unterschied.

Gebäude mit Metallrahmen oder -türen können die effektive Reichweite der Geräte

beeinflussen. Vermeiden Sie den Weg des Signals durch Metall bzw. metallhaltige Decken oder Wände. Denken Sie daran, dass Betonwänden meistens durch

Stahleinlagen verstärkt sind, während Mauerwerk wenig oder keine Metalleinlage

hat. Stellen Sie daher die Geräte so auf, dass das Signal durch das Mauerwerk

oder eine Türöffnung geht. Übrigens: Auch Wände aus Gipsplatten oder große

Zimmerpflanzen können durch ihren Wassergehalt den Empfang beeinträchtigen.

4. Richten Sie die Antenne für den besten Empfang aus.

Experimentieren Sie solange mit der Ausrichtung der Antenne, bis Sie den besten

Empfang haben. Einige Geräte oder Access Points zeigen die Signalstärke an (evtl.

müssen Sie dazu eine Software starten). Eventuell hilft es schon, wenn die Antenne

im Raum möglichst hoch aufgestellt bzw. angebracht wird

5. Halten Sie Abstand zu elektrischen Geräten.

Stellen Sie die WLAN-Geräte möglichst in einem Abstand von wenigsten 1 bis 2

Metern von anderen elektrischen Geräten auf, die Funkwellen abstrahlen, wie z.B.

Mikrowellen, Monitore, elektrische Motoren, usw.

1

Bitte beachten Sie, dass Umwelteinflüsse und die weitere Bebauung der Umgebung die effektive

Reichweite eines WLANs beeinträchtigen können.

Page 14

1.3 Standardbasierte Technologie 14

6. Wählen Sie eine geeignete Kombination der Kanäle.

Um Störungen im Funkspektrum möglichst zu minimieren, sollten Sie einen geeigneten Kanal wählen. In den Standards IEEE 802.11b/g können die Geräte auf

13 Frequenzbändern funken. Um Überschneidungen mit benachbarten WLANs

zu vermeiden, sollte der Abstand zwischen den verwendeten Kanälen wenigstens

2-3 nicht verwendete Kanäle betragen. Da die meisten WLAN-Geräte mit einer

Voreinstellung auf Kanal 6 oder 11 ausgeliefert werden, können Sie Ihre Geräte z.B.

Kanal 2, 5 oder 9 einstellen.

1.3 Standardbasierte Technologie

Die HorstBox nutzt die Standards IEEE 802.11b und IEEE 802.11g. Der Standard

802.11g ist eine Erweiterung des Standards 802.11b. Die Datenübertragungsrate wird auf

bis zu 54 MBit/s im 2,4 GHz-Band unter Verwendung der OFDM-Technologie erhöht.

Die bedeutet, dass Sie in den meisten Umgebungen, innerhalb der Reichweite dieses

Gerätes, größere Dateien schnell übertragen können oder dass Sie einen Film im MPEG-

Format über Ihr Netzwerk ohne bemerkbare Verzögerungen anschauen können. Diese

Technologie arbeitet mit der schnellen Übertragung von digitalen Daten über Funk

mit der OFDM-Technologie (Orthogonal Frequency Division Multiplexing). OFDM

teilt das Funksignal in mehrere kleinere Untersignale auf, die dann gleichzeitig auf

verschiedenen Frequenzen übertragen werden. OFDM reduziert auch die Interferenzen

bei der Übertragung des Signals.

Die HorstBox DVA-G3342SD erkennt automatisch die bestmögliche Übertragungsge-

schwindigkeit, um die größte Geschwindigkeit und mögliche Reichweite sicherzustellen.

Der Standard IEEE 802.11g bietet die am weitesten fortgeschrittenen Sicherheitsmerkmale

für Netzwerke, die heute verfügbar sind, u.a.: WPA mit TKIP, AES und Pre-Shared

Key-Modus.

Die HorstBox ist vollständig kompatibel mit anderen Geräten nach den Standards IEEE

802.11b und IEEE 802.11g.

1.4 Anschlüsse

1.4.1 Analog-Telefonie

Die HorstBox verfügt über zwei Anschlüsse für analoge Endgeräte sowie über eine

Kombibuchse für die Anbindung an die Telefonleitung (ISDN oder analog).

Hinweis:

Für den Betrieb an einer analogen Telefonleitung verbinden Sie die Telefonanschlussbuchse des Splitters mit der Kombibuchse „a/b S0Ext“ an der

HorstBox. Verwenden Sie dazu den mitgelieferten Adapter.

Page 15

1.5 Einsatzbeispiel 15

1.4.2 ISDN

Die HorstBox verfügt über einen Anschluss für ein ISDN-Endgerät (interner S0-Bus)

sowie über eine Kombibuchse für die Anbindung an die Telefonleitung (ISDN oder analog).

Wollen Sie 2 oder mehr ISDN-Endgeräte anschließen, benötigen Sie einen handelsüblichen

ISDN-Verteiler. Insgesamt können Sie bis zu 4 ISDN-Endgeräte an den interner S0-Bus

der HorstBox anschließen und bis zu 10 MSNs verwalten.

Hinweis:

Für den Betrieb mit ISDN verbinden Sie den NTBA mit der Kombibuchse

„a/b S0ext“ an der HorstBox. Der Anschluss des NTBA ist für den ISDN-

Betrieb

der Anleitung Ihres Telefonanbieters mit der Telefonanschlussbuchse.

zwingend erforderlich

. Den NTBA verbinden Sie entsprechend

1.4.3 VoIP und Ethernet

Die HorstBox verfügt über 4 Anschlüsse für Netzwerkgeräte (Ethernet) sowie eine

Anschlussbuchse für die Anbindung an die Internetverbindung (ADSL). Sie können die

Anzahl der Ethernet-Anschlüsse durch einen Hub oder Switch beliebig erweitern.

1.5 Einsatzbeispiel

Hinweis:

Beachten Sie die Hinweise zum Anschluss an die analoge bzw. ISDN-Leitung.

Page 16

2 Inbetriebnahme

Prüfen Sie vor der Installation der HorstBox, ob auf Ihrem Rechner ein Netzwerk eingerich-

tet ist. Sollte kein Netzwerk eingerichtet sein, lesen Sie zuerst „C.1 Netzwerkinstallations-

Assistent“abS.171 und „C.8 Lokale Netzwerkeinstellungen“abS.193, bevor Sie mit „2.3

Installation“abS.20 fortfahren.

2.1 Packungsinhalt

HorstBox DVA-G3342SD

1x Steckernetzteil: 230V (Ausgang: 12V, 1,5A)

1x CAT-5-Netzwerkkabel, blau 1x ADSL-Kabel (RJ45), grau

1x Telefon-Kabel (RJ45 auf TAE), schwarz 1x TAE-Adapter, universal kodiert

1x ISDN-Kabel (RJ45), rot 1x ISDN-Kabel (RJ45), schwarz

1x WLAN-Antenne, schraubbar

1

1x Wandhalterung

1x Schnellinstallationsanleitung 1x CD-ROM

1x Adapter RJ11-Stecker auf 3-TAE-Buchsen (NFN) für analoge Endgeräte

Tabelle 2.1: Packungsinhalt

Sollte eines der aufgeführten Teile fehlen oder beschädigt sein, kontaktieren Sie umgehend

Ihren Händler.

Warnung!

1

Um die Reichweite des WLANs zu erhöhen, können Sie statt der mitgelieferten WLAN-Antenne

auch eine andere Antenne, z.B. D-Link ANT24-0700 oder D-Link ANT24-0501, an die HorstBox

anschließen.

Die HorstBox darf, entsprechend den Garantiebedingungen, nur mit dem

mitgelieferten Netzteil betrieben werden. Andernfalls erlischt die Garantie. Außerdem kann der Betrieb mit einem anderen Netzteil die HorstBox

beschädigen.

Page 17

2.2 Beschreibung des Geräts 17

2.2 Beschreibung des Geräts

2.2.1 Vorderseite

Auf der Vorderseite der HorstBox finden Sie LEDs, die Sie über den Zustand des Gerätes

und der Anschlüsse informieren.

Abbildung 2.1: Vorderseite der HorstBox

Page 18

2.2 Beschreibung des Geräts 18

Name LED Funktion

Power/Status Stromversorgung/Status

leuchtet nicht Strom: nein

leuchtet rot Strom: ja; Internet: nein

leuchtet blau Strom: ja; Internet: ja

WLAN Kommunikation über WLAN

leuchtet nicht Access Point: ausgeschaltet

leuchtet blau Access Point: eingeschaltet

blinkt blau Datenverkehr

LAN 1-4 Kommunikation über LAN 1-4

leuchtet nicht Netzwerkverbindung: nein

leuchtet blau Netzwerkverbindung: ja

blinkt blau Datenverkehr

USB 1, USB 2

leuchtet nicht Gerät angeschlossen: nein

leuchtet blau Gerät angeschlossen: ja

VoIP Kommunikation über VoIP-Verbindung

leuchtet nicht Verbindung zum VoIP-Server: nein

leuchtet blau

blinkt blau Verbindung zu VoIP-Server: wird aufgebaut

Tel 1-2 Analoges Telefon

leuchtet nicht Aktivität: nein

leuchtet blau Aktivität: über Festnetz.

blinkt blau Aktivität: über VoIP.

S0int Kommunikation auf dem internen S0-Bus

leuchtet nicht Aktivität: keine

leuchtet blau Aktivität: über Festnetz.

blinkt blau langsam: regelmäßig ca. 2x pro Sekunde

blinkt blau schnell: regelmäßig ca. 4x pro Sekunde

ADSL Kommunikation über ADSL

leuchtet blau DSL-Verbindung: ja

blinkt blau langsam: regelmäßig ca. 2x pro Sekunde

blinkt blau schnell: regelmäßig ca. 4x pro Sekunde

blinkt blau ungleichmäßig: Datenverkehr

VoIP-Konto erfolgreich registriert bzw. das VoIP-Konto ist

online.

Aktivität: über VoIP.

Aktivität: über Analog- oder ISDN-Telefon und VoIP.

DSL-Verbindung: keine

DSL-Verbindung: HorstBox synchroniziert.

Tabelle 2.2: Funktionen und Farben der LEDs auf der Vorderseite

Page 19

2.2 Beschreibung des Geräts 19

2.2.2 Rückseite

Auf der Rückseite der HorstBox finden Sie alle Anschlüsse, den WLAN-Schalter und den

Reset-Schalter.

Abbildung 2.2: Rückseite der HorstBox

Bezeichnung Anschlusstyp, Farbe Funktion

Reihenfolge von links nach rechts

ADSL WAN-Buchse, (RJ45), grau Anschluss an DSL-Buchse am Splitter

a/b S0Ext Kombibuchse, (RJ45), schwarz Anschluss an Telefonleitung

(analog per Adapter)

S0int ISDN-Buchse, (RJ45), rot Anschluss von ISDN-Geräten am S0-Bus

Tel 2, Tel 1 Telefonbuchsen, (RJ11), rot Anschluss für 2 analoge Telefone

USB 2, USB 1 USB-Buchsen Anschluss von USB-Geräten

LAN 4 - 1 Ethernet-Buchsen, (RJ45), blau 4 Ethernet-Anschlüsse

Reset Reset-Schalter Neustart des Gerätes: ca. 1 Sekunde drücken

Rücksetzen des Gerätes: ca. 10 Sekunden gedrückt halten

AP ON/OFF WLAN-Schalter Ein- bzw. Ausschalten des WLANs

12V˜1,5A Strombuchse (rund) Stromversorgung über Netzteil

AP Antennenbuchse (rund, RP-SMA) Anschluss für WLAN-Antenne

Tabelle 2.3: Funktionen und Farben der verschiedenen Anschlüsse auf der Rückseite

Page 20

2.3 Installation 20

2.3 Installation

Beachten Sie auch „1.2 Wahl des Aufstellungsortes“abS.13.

2.3.1 Vorbereitung

Bereiten Sie die HorstBox für die Konfiguration wie nachfolgend beschrieben vor:

• Stellen Sie die HorstBox am gewünschten Aufstellungsort auf.

•

Achten Sie darauf, dass die Luft um die HorstBox herum zirkulieren kann. Die

HorstBox sollte unbedeckt sein.

•

Stecken Sie den Netzversorgungsstecker in die dafür vorgesehene Buchse am Gerät.

• Stecken Sie das Steckernetzteil in eine geeignete, stromführende Steckdose.

•

Schalten Sie den Rechner ein, von dem aus Sie die Konfiguration durchführen

wollen.

Damit sind die Vorbereitungen abgeschlossen und Sie können mit der Konfiguration

beginnen, nachdem die HorstBox betriebsbereit ist. Folgende LEDs sollten anschließend dauerhaft leuchten:

angeschlossene Computer ist ebenfalls eingeschaltet.

Die Standardadresse der HorstBox lautet

Ihr Rechner seine IP-Adresse und die IP-Adresse des DNS-Servers per DHCP bezieht.

Andernfalls verwenden Sie die IP-Adresse der HorstBox: http://192.168.0.1.

Am einfachsten geht das, wenn Sie direkt an die HorstBox einen Rechner anschließen, der

keinen weiteren Netzwerkanschluss hat. Der DHCP-Server der HorstBox vergibt dann

automatisch eine gültige IP-Adresse für den Rechner. Dazu verbinden Sie den Rechner

per Netzwerkkabel mit der HorstBox und schalten anschließend zuerst die HorstBox und

dann den Rechner ein.

Hinweis:

Falls Sie die HorstBox in ein bestehendes Netzwerk einbinden, stellen Sie

vorab sicher, dass nur ein DHCP-Server aktiv ist. Der unkontrollierte Betrieb

von zwei DHCP-Servern kann zu Problemen im Netzwerk führen.

Power/Status

und wenigstens 1x

http://horstbox

LAN

, vorausgesetzt der

. Stellen Sie sicher, dass

Page 21

2.3 Installation 21

2.3.2 Verbindung mit der HorstBox aufnehmen

Sie können dieHorstBox über eine WLAN-Verbindung oder über eine Netzwerkverbindung

(LAN-Kabel) konfigurieren.

WLAN-Verbindung

Die Einrichtung eines WLANs setzt voraus, dass Ihr Rechner über einen WLAN-Adapter,

z.B. DWL-G630 (PCMCIA), DWL-G122 (USB) oder DWL-G510 (PCI), verfügt.

In diesem Abschnitt wird das Einrichten eines WLANs für das Betriebssystem Windows

XP beschrieben. Für andere Betriebssysteme ziehen Sie die mitgelieferte Dokumentation

zu Rate. Sie finden Informationen auch im Internet, z.B. auf den Web-Sites der SoftwareHersteller.

Der Ablauf bzw. die Dialog können abweichen, wenn der Hersteller des WLAN-Adapters

ein eigenes Konfigurationsprogramm mitgeliefert hat. In diesem Fall orientieren Sie sich

bitte an der mitgelieferten Dokumentation oder stellen Sie das Programm so ein, dass

die Konfiguration mit Windows erfolgt.

Klicken Sie mit der rechten Maustaste auf das Symbol Netzwerkumgebung auf der

Arbeitsoberfläche. Aus dem Kontextmenü wählen Sie den Eintrag Eigenschaften.

Im Dialog Netzwerkverbindungen klicken Sie mit rechten Maustaste auf das Symbol Drahtlose Netzwerkverbindung. Aus dem Kontextmenü wählen Sie den

Menüpunkt Verfügbare drahtlose Netzwerke anzeigen.

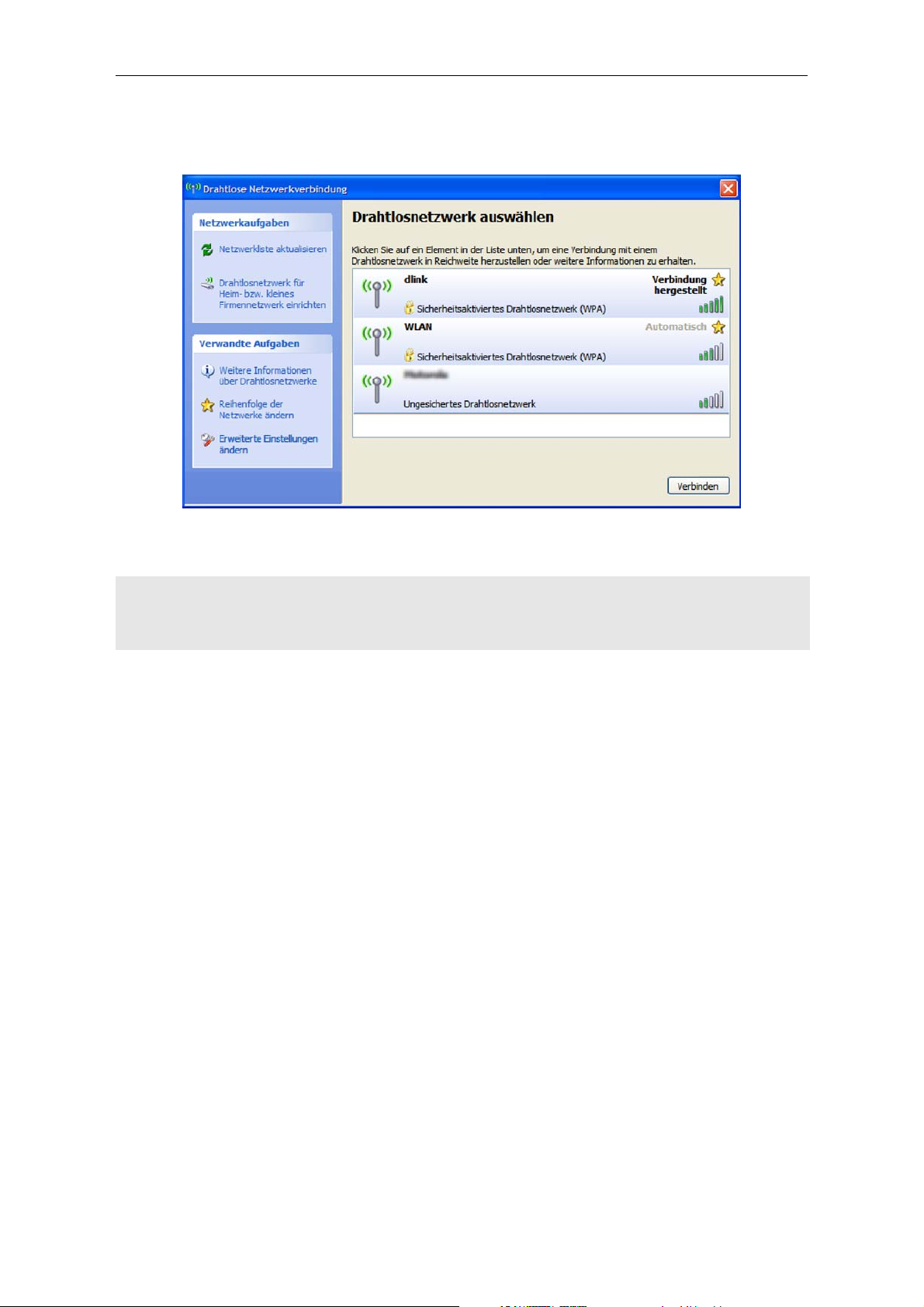

Abbildung 2.3: Verfügbare WLANs anzeigen

Page 22

2.3 Installation 22

Markieren Sie den Eintrag dlink und klicken Sie auf die Schaltfläche Verbinden.

Im folgenden Dialog Drahtlosnetzwerkverbindung werden Sie aufgefordert den

Netzwerkschlüssel einzugeben, da das WLAN der HorstBox WPA-PSK verschlüsselt ist.

Abbildung 2.4: Netzwerkschlüssel auf der Geräteunterseite

Sie finden den Netzwerkschlüssel auf dem Aufkleber an der Unterseite des Geräts.

Abbildung 2.5: Netzwerkschlüssel eingeben

Geben Sie den Netzwerkschlüssel wie gefordert zweimal ein und klicken Sie dann auf die

Schaltfläche Verbinden.

Page 23

2.3 Installation 23

Im Dialog Drahtlose Netzwerkverbindung wird jetzt angezeigt, dass die Verbindung zum Netzwerk dlink hergestellt ist.

Abbildung 2.6: Verbindung hergestellt

Hinweis:

In der Statuszeile finden Sie jetzt das Symbol für die WLAN-Verbindung.

Netzwerkverbindung

Stellen Sie eine Kabelverbindung zwischen der HorstBox und Ihrem Rechner her. Stecken

Sie dazu das mitgelieferte blaue Kabel in eine der blauen Buchsen am Gerät. Das andere

Ende stecken Sie in die Ethernet-Anschlussbuchse an Ihrem Rechner.

Aus Sicherheitsgründen sollten Sie den WPA-PSK-Schlüssel nach der ersten Inbetriebnahme der HorstBox unbedingt ändern (siehe hierzu „6.3.4

Sicherheitseinstellungen“abS.109).

Page 24

2.3 Installation 24

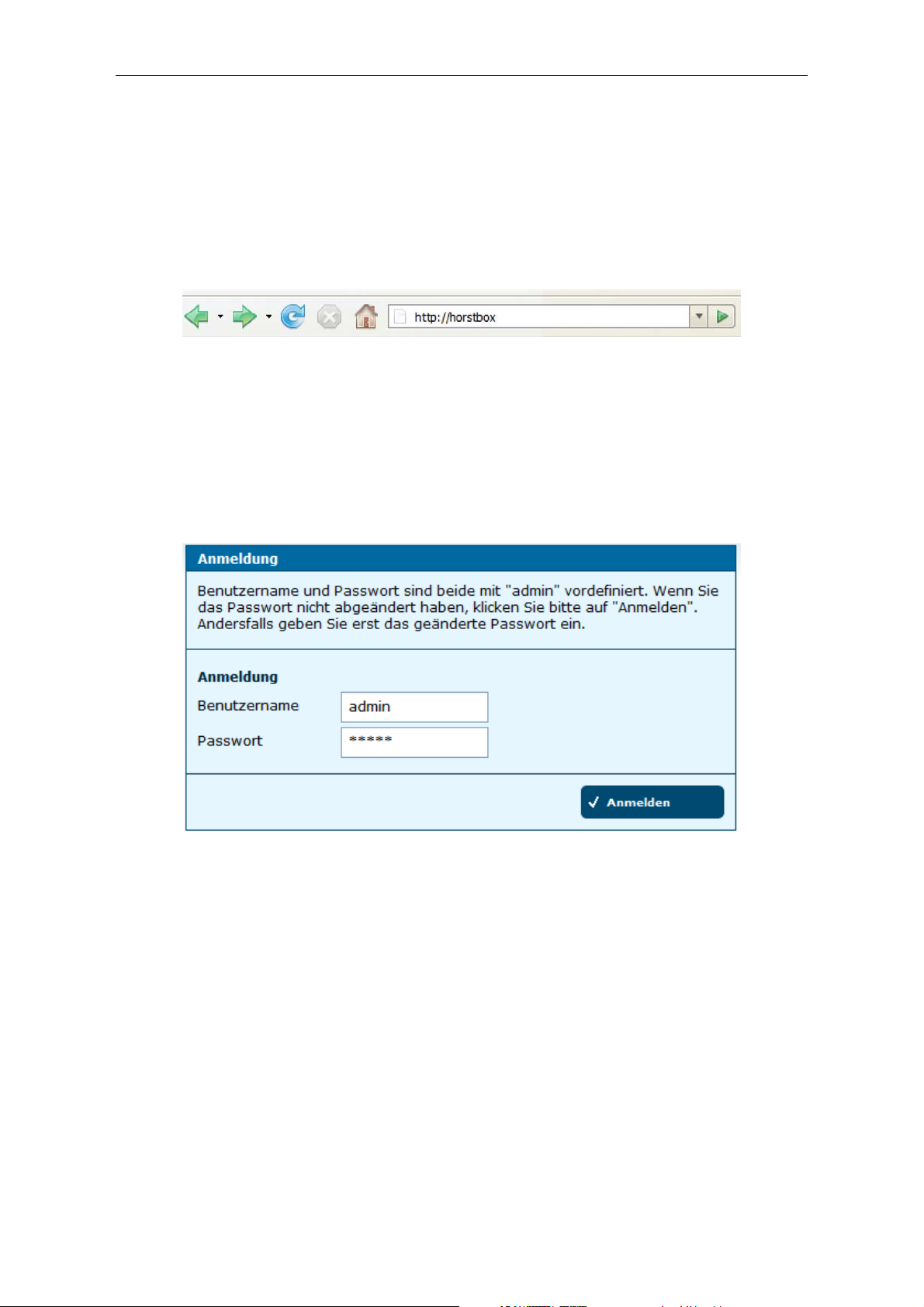

2.3.3 Konfiguration

Sie konfigurieren die HorstBox über eine grafische Oberfläche (HTML-basiert). Dazu

rufen Sie jetzt die Standardadresse der HorstBox

Die Adresse http://horstbox funktioniert nur, wenn Ihr Rechner so eingestellt ist, dass

er seine IP-Adresse und die IP-Adresse des DNS-Servers per DHCP bezieht. Alternativ

können Sie die IP-Adresse der HorstBox: http://192.168.0.1 verwenden.

Abbildung 2.7: Adresseingabe Browser

Die HorstBox fordert Sie nun zur Eingabe eines Benutzernames und eines Passwortes auf.

Der Standardbenutzername (

eingetragen. Klicken Sie anschließend auf die Schaltfläche Anmelden.

Haben Sie das Standardpasswort geändert, geben Sie es bitte ein und klicken anschließend

auf die Schaltfläche Anmelden.

admin

) und das Standardpasswort (

http://horstbox

in einem Browser auf.

admin

) sind bereits

Abbildung 2.8: Benutzername und Passwort

Für die Konfiguration rufen Sie die grafische Oberfläche über die Adresse

auf. Wenn Sie die Standard-IP-Adresse der HorstBox geändert haben, rufen Sie die grafische Oberfläche über die neue IP-Adresse auf.

http://horstbox

Page 25

2.3 Installation 25

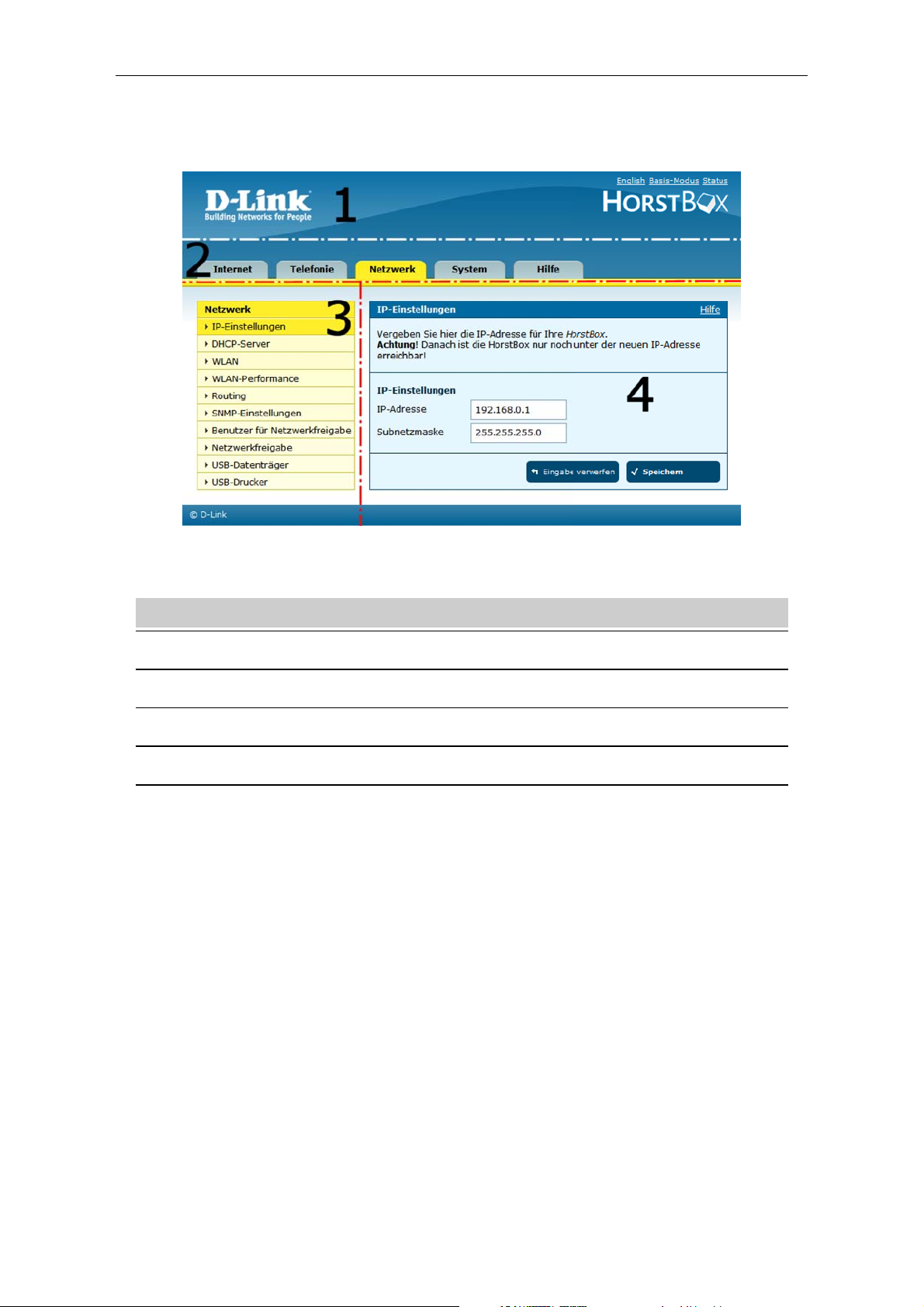

Nach dem Aufruf sehen Sie die grafische Oberfläche der HorstBox. Sie rufen die verschiedenen Funktionsbereiche über die einzelnen Reiter auf.

Abbildung 2.9: Grafische Oberfläche der HorstBox

Nr. Name Funktion

1 Umschalter

Links zur Umschaltung von Sprache und Modus; Status-Abfrage

2 Reiter Links zur Auswahl der verschiedenen Reiter

3 Navigation Links zur Auswahl der verschiedenen Seiten eines Reiters

4 Text Informationsteil / Eingabe und Auswahl / Online-Hilfe

Tabelle 2.4: Erläuterung der grafischen Oberfläche

Auf den einzelnen Reitern öffnen Sie über die Links in der Navigationsspalte die Seiten

für eine gezielte Einstellung von Werten.

Sie können über den Link oben rechts (über dem Logo) in den Experten-Modus für

weitere Einstellmöglichkeiten umschalten. Im Prinzip reichen aber die im Basis-Modus

möglichen Einstellung für den Betrieb der HorstBox aus.

Sollte Sie noch kein Netzwerk eingerichtet haben, lesen Sie zuerst „C Netzwerkinstallation“

ab S.171.

Ist das Netzwerk bereits eingerichtet, lesen Sie gleich im folgenden Kapitel weiter.

Page 26

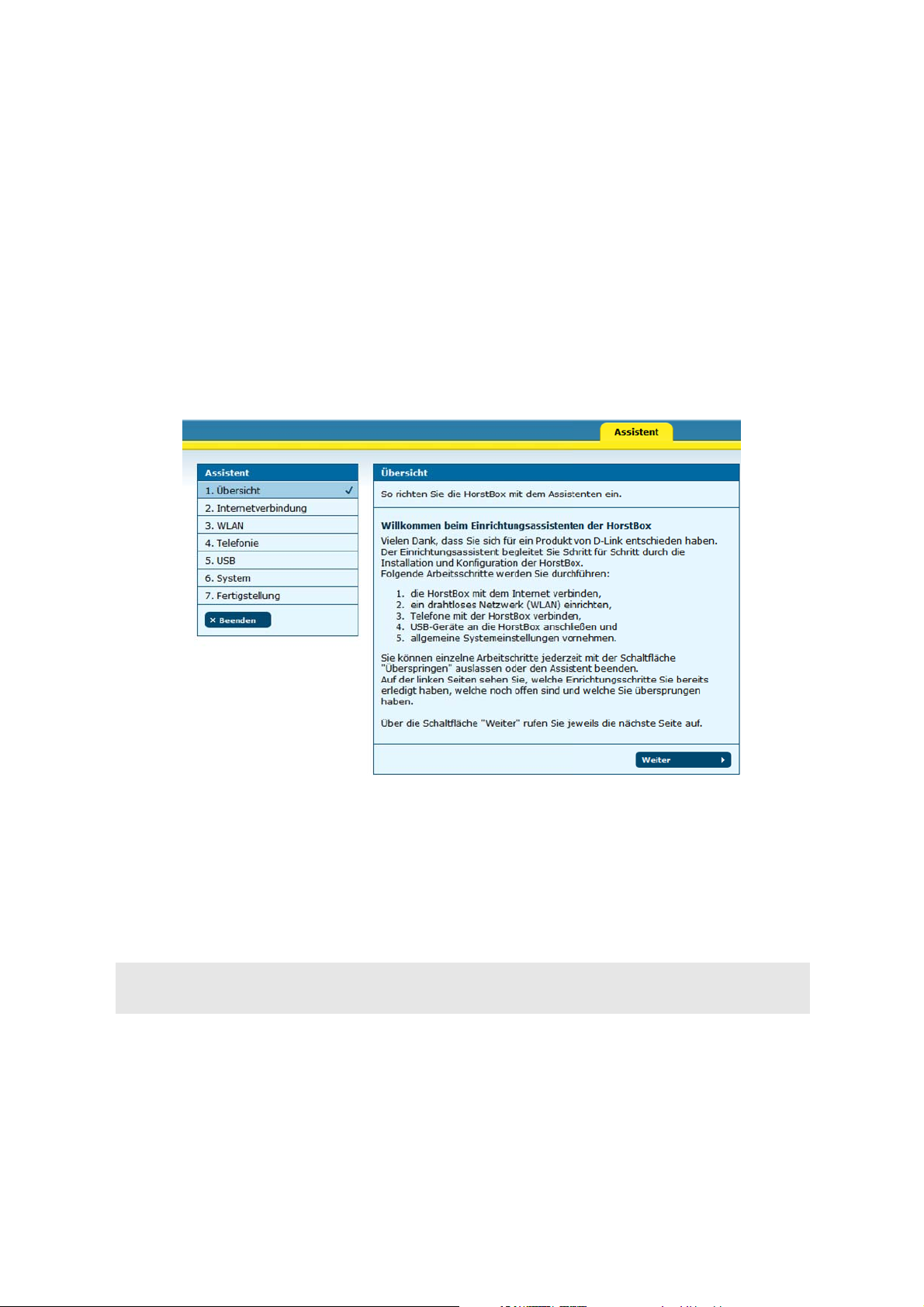

3 Assistent

Der Assistent unterstützt Sie bei der (Erst-)Konfiguration der HorstBox. Er leitet Sie

Schritt für Schritt durch die wichtigsten Einstellungen und schon nach kurzer Zeit ist

Ihre HorstBox betriebsbereit.

Sie rufen den Assistenten auf der Startseite über die Schaltfläche Assistent starten

auf. (Sie können den Assistenten auch über den Reiter Assistent starten.)

Abbildung 3.1: Übersichtsseite Assistent

Auf der linken Seite sehen Sie, welche Einrichtungsschritte Sie bereits erledigt haben

und welche noch zu machen sind. Hier können Sie über die Schaltfläche Beenden den

Assistenten ohne Änderung der Einstellungen beenden.

Die Einrichtung ist in vier Blöcke, die Sie jeweils über die Schaltfläche Überspringen

auslassen können.

Hinweis:

In dieser Anleitung werden alle Schritte des Assistenten erklärt. Sollten Sie z.B. kein

analoges Telefon anschließen wollen, überspringen Sie einfach diesen Schritt.

Sie wechseln auf die jeweils nächste Seite über die Schaltfläche Weiter.

Die hier verwendeten Benutzernamen, Passworte, Telefonnummern usw. sind

nur Beispiele. Bitte tragen Sie unbedingt Ihre eigenen Daten ein.

Page 27

3.1 Internetverbindung 27

3.1 Internetverbindung

Im ersten Block richten Sie den Internetanschluss der HorstBox ein. Dazu verbinden

Sie das Gerät mit dem DSL-Anschluss, geben Ihre Zugangsdaten ein und stellen einige

einfache Verbindungsoptionen ein.

Abbildung 3.2: Internetanschluss: Übersicht

Zuerst wird eine Übersichtsseite mit allen notwendigen Schritten für die Einrichtung der

Internetverbindung angezeigt.

Abbildung 3.3: Internetanschluss: Anschluss ans Netz

Verwenden Sie das mitgelieferte graue Kabel. Stecken Sie das Kabel in die DSL-Buchse

(grau) an der HorstBox. Das andere Ende kommt in die Buchse am Splitter.

Page 28

3.1 Internetverbindung 28

Klicken Sie auf die Schaltfläche Weiter, um die Seite für die Eingabe der Zugangsdaten

aufzurufen.

Abbildung 3.4: Internetanschluss: Zugangsdaten eingeben

Ihre Zugangsdaten erhalten Sie von Ihrem Internet Service Provider (ISP). Tragen

Sie hier den Benutzernamen und das Passwort ein, damit die HorstBox nach dem

Speichern eine Internetverbindung aufbauen kann. Achten Sie bei der Eingabe auf

Groß- und Kleinschreibung (für ausgewählte Provider vgl. hierzu auch „A.4 Eingabe von

Benutzernamen und Passwort“abS.160).

Klicken Sie auf die Schaltfläche Weiter, um die Seite mit den Zeiteinstellungen aufzurufen.

Abbildung 3.5: Internetanschluss: Zeiteinstellungen

Die Internetverbindung kann von der HorstBox dauerhaft gehalten werden oder nach

Untätigkeit automatisch getrennt werden.

Page 29

3.1 Internetverbindung 29

Bei zeitbasierten Tarifen sollten Sie die automatische Trennung nach einer bestimmten

Zeit wählen. Voreingestellt sind 3 Minuten. Wenn Sie eine andere Zeitspanne eintragen

wollen, können Sie dies nach dem Abschluss der Konfiguration auf dem Reiter Internet,

Seite DSL-Zugang (siehe Abschnitt „5.1 DSL-Zugang“abS.80) tun.

Bei einer Flatrate oder einem Volumentarif können Sie Internetverbindung dauerhaft

halten.

Hinweis:

Nutzen Sie eine Flatrate, um die Internetverbindung permanent aufrecht

zu erhalten. Bei Nutzung anderer Tarifmodelle können ansonsten erhebliche

Kosten entstehen.

Aktivieren Sie eine Option.

Hinweis:

Wenn Sie die automatische Trennung aktiviert haben, sind Sie nach Ablauf

der gewählten Zeitspanne nicht mehr per VoIP erreichbar. Wenn Sie nach der

Trennung einen Anruf per VoIP tätigen, wird zuerst einen Verbindung zum

ISP aufgebaut. Dies hat u.U. Auswirkungen auf Ihre Verbindungskosten.

Klicken Sie auf die Schaltfläche Weiter, um die Seite mit der Zusammenfassung der

Einstellungen für den Internetanschluss aufzurufen.

Abbildung 3.6: Internetanschluss: Zusammenfassung

Klicken Sie auf die Schaltfläche Weiter, um das WLAN einzurichten.

Page 30

3.2 WLAN 30

3.2 WLAN

Im zweiten Block bereiten Sie die HorstBox für das WLAN vor und richten es ein. Vergeben

Sie einen Namen für Ihr Netzwerk und nehmen Sie einige Sicherheitseinstellungen vor.

Abbildung 3.7: WLAN: Übersicht

Klicken Sie auf die Schaltfläche Weiter, um die Seite für den Antennenanschluss

aufzurufen.

Abbildung 3.8: WLAN: Anschluss der Antenne

Klicken Sie auf die Schaltfläche Weiter, um die Seite für die Namenseingabe (SSID)

aufzurufen.

Page 31

3.2 WLAN 31

Abbildung 3.9: WLAN: Name (SSID) vergeben

Vergeben Sie einen eindeutigen Namen für Ihr WLAN als Kennung nach Außen. Klicken

Sie auf die Schaltfläche Weiter, um die Seite für die Sicherheitseinstellungen aufzurufen.

Abbildung 3.10: WLAN: Sicherheitseinstellungen

Wählen Sie hier eine Verschlüsselungsmethode für die Kommunikation innerhalb des

WLANs und geben Sie ein Passwort an.

Ohne Sicherheitsstandard können auch Unbefugte Ihr WLAN benutzen!

Page 32

3.2 WLAN 32

Tipp:

Klicken Sie auf die Schaltfläche Weiter, um die Seite mit der Zusammenfassung der

WLAN-Einstellungen aufzurufen.

Nutzen Sie als Sicherheitsstandard wenigstens WEP, besser WPA. Prüfen

Sie, ob alle WLAN-Geräte mit WPA zurechtkommen, andernfalls nutzen Sie

WEP.

Abbildung 3.11: WLAN: Zusammenfassung

Ist das WLAN über den Schalter an der Rückseite der HorstBox ausgeschaltet, erscheint

ein rot umrandeter Hinweis. Sie können mit dem Assistenten fortfahren. Die WLANEinstellungen werden dann wirksam, wenn Sie das nächste Mal das WLAN über den

Schalter einschalten.

Abbildung 3.12: Meldung WLAN ausgeschaltet

Klicken Sie auf die Schaltfläche Weiter, um den Bereich Telefonie einzurichten.

Page 33

3.3 Telefonie 33

3.3 Telefonie

Um die HorstBox als Telefonanlage zu benutzen, müssen Sie (wenigstens) ein Telefon

(analog oder ISDN) anschließen, konfigurieren und einen Funktionstest durchführen, die

HorstBox mit dem Telefonanschluss (analog/ISDN) verbinden, Rufnummern festlegen

und ggf. ein VoIP-Konto einrichten.

Abbildung 3.13: Telefonie: Übersicht

Klicken Sie auf die Schaltfläche Weiter, um die Anleitung für den Anschluss eines

analogen Telefons aufzurufen. Verbinden Sie zuerst den mitgelieferten schwarzen, analogen

Telefonadapter mit der roten Buchse „Tel 1“ an der HorstBox. Verbinden Sie dann Ihr

analoges Telefon mit dem Telefonadapter (rechte Buchse, F-kodiert). Verwenden Sie dazu

das Originalkabel Ihres Telefons.

Abbildung 3.14: Telefonie: Analoges Telefon anschliessen

Page 34

3.3 Telefonie 34

Klicken Sie auf die Schaltfläche Weiter.

Abbildung 3.15: Telefonie: Namen vergeben

Tragen Sie einen Namen für das Telefon ein, z.B. den Standort. Das erleichtert später die

Verwaltung der angeschlossenen Telefone.

Klicken Sie auf die Schaltfläche Weiter, um die Seite für den Funktionstest aufzurufen.

Abbildung 3.16: Telefonie: Funktionstest

Mit dem Funktionstest überprüfen Sie, ob das Telefon richtig angeschlossen ist. Klicken Sie

auf die Schaltfläche Testen. Die HorstBox sendet jetzt ein Signal an das angeschlossene

analoge Telefon, welches läuten sollte. Heben Sie den Hörer ab und legen Sie ihn wieder

auf.

Page 35

3.3 Telefonie 35

Klicken Sie auf die Schaltfläche Weiter, um fortzufahren.

Abbildung 3.17: Telefonie: Zweites analoges Telefon

Sie können jetzt ein weiteres analoges Telefon anschließen und einrichten. Dazu verwenden

Sie das mitgelieferte rote Telefonkabel (nicht genormt).

Wenn Sie kein weiteres analoges Telefon anschließen möchten, klicken Sie auf die Schalt-

fläche Überspringen. Sie können nun ein ISDN-Telefon einrichten.

Verbinden Sie Ihr ISDN-Telefon mit dem roten Kabel mit der roten Buchse „S0Int“ an

der HorstBox.

Abbildung 3.18: Telefonie: ISDN-Telefon anschließen

Klicken Sie dann auf die Schaltfläche Weiter.

Page 36

3.3 Telefonie 36

Abbildung 3.19: Telefonie: Namen vergeben

Tragen Sie einen Namen für das Telefon ein, z.B. den Standort. Das erleichtert später die

Verwaltung der angeschlossenen Telefone.

Klicken Sie auf die Schaltfläche Weiter, um die Seite für den Funktionstest aufzurufen.

Abbildung 3.20: Telefonie: Funktionstest

Mit dem Funktionstest überprüfen Sie, ob das Telefon richtig angeschlossen ist. Zuerst

müssen Sie Ihr ISDN-Telefon auf die MSN 21 einrichten. Wie das geht, erfahren Sie in

der Dokumentation zu Ihrem Telefon.

Klicken Sie auf die Schaltfläche Testen. Die HorstBox sendet jetzt ein Signal an das

angeschlossene ISDN-Telefon, welches läuten sollte. Heben Sie den Hörer ab und legen

Sie ihn wieder auf.

Page 37

3.3 Telefonie 37

Weitere ISDN-Telefone können Sie später über den Reiter Telefonie auf der Seite

Telefone und Geräte einrichten.

Klicken Sie auf die Schaltfläche Weiter, um fortzufahren. Sie richten als nächstes den

Anschluss der HorstBox ans Telefonnetz ein.

Abbildung 3.21: Telefonie: Anschluss an das Telefonnetz

Verbinden Sie die HorstBox mit dem Telefonnetz.

Für den analoge Anschluss verwenden Sie das mitgelieferte schwarze Telefonkabel. Stecken

Sie es mit der entsprechenden Anschlussbuchse am DSL-Splitter. Das andere Ende stecken

Sie in die Buchse „a/b ‘S0ext“ an der HorstBox.

Für den ISDN-Anschluss verwenden Sie das mitgelieferte schwarze ISDN-Kabel. Stecken

Sie es an die entsprechende Buchse am NTBA. Das andere Ende stecken Sie in die Buchse

„a/b ‘S0ext“ an der HorstBox.

Hinweis: Für den ISDN-Betrieb ist der Anschluss des NTBA zwingend notwendig.

Aktivieren Sie dann eine der Optionen: Ich habe den Analog-Anschluss verwendet. bzw.

Ich habe den ISDN-Anschluss verwendet..

Klicken Sie auf die Schaltfläche Weiter, um auf der nächsten Seite die Rufnummer(n)

einzugeben.

Page 38

3.3 Telefonie 38

Abbildung 3.22: Telefonie: Rufnummern eingeben

Tragen Sie hier Ihre Rufnummer(n) ein. Die erste Rufnummer (ISDN) bzw. die Rufnummer

bei Analog tragen Sie im Feld Standardrufnummer ein. Diese Rufnummer verwendet

die HorstBox für ausgehende Anrufe. Die Rufnummer wird dem Angerufenen angezeigt,

wenn Sie nicht die Rufnummernunterdrückung per Tastenkombination (siehe Tabelle

„4.9.11 So steuern Sie die HorstBox per Telefon“abS.77) aktiviert haben.

Klicken Sie auf die Schaltfläche Weiter.

Abbildung 3.23: Telefonie: VoIP

Vor der Nutzung von VoIP müssen Sie zuerst bei einem VoIP-Anbieter ein Konto

einrichten, um eine VoIP-Rufnummer zu erhalten. Klicken Sie auf die Schaltfläche

Weiter, um auf der nächsten Seite die erforderlichen Daten einzutragen.

Page 39

3.3 Telefonie 39

Abbildung 3.24: Telefonie: VoIP, Benutzerdaten eingeben

Im Feld Server tragen Sie den Hostnamen oder die IP-Adresse des VoIP-Servers

ein, im Feld Feld Rufnummer die VoIP-Rufnummer, im Feld Benutzername den

Benutzernamen des VoIP-Kontos und im Feld Passwort das Passwort des VoIP-Kontos.

Klicken Sie dann auf die Schaltfläche Weiter, um die Zusammenfassung der Telefonie-

Einstellungen aufzurufen.

Abbildung 3.25: Telefonie: Zusammenfassung

Klicken Sie auf die Schaltfläche Weiter für den Anschluß von USB-Geräten.

Page 40

3.4 USB-Geräte 40

3.4 USB-Geräte

Abbildung 3.26: USB: Übersicht

Klicken Sie auf die Schaltfläche Weiter, um auf der folgenden Seite die Datenträgerfrei-

gabe(n) einzurichten.

Abbildung 3.27: USB: Datenträgerfreigabe

Klicken Sie auf die Schaltfläche Weiter, um auf der folgenden Seite die Druckerfreigabe

einzurichten.

Page 41

3.4 USB-Geräte 41

Abbildung 3.28: USB: Druckerfreigabe

Wählen Sie aus, welcher der angeschlossenen Drucker im Netzwerk freigegeben werden

soll.

Klicken Sie dann auf die Schaltfläche Weiter, um die Zusammenfassung der USB-Geräte

aufzurufen.

Abbildung 3.29: USB: Zusammenfassung

Klicken Sie auf die Schaltfläche Weiter, um die Systemeinstellungen vorzunehmen.

Page 42

3.5 Allgemeine Systemeinstellungen vornehmen 42

3.5 Allgemeine Systemeinstellungen vornehmen

Im letzten Einstellungsblock nehmen Sie jetzt noch Systemeinstellungen vor.

Sie stellen die Systemzeit der HorstBox ein, damit bestimmte Regeln und Aufgaben

1.

zur richtigen Zeit ausgeführt werden.

Sie schützen die HorstBox vor unerlaubten Zugriffen durch ein Passwort für die

2.

Administration. Standardbenutzername: admin Standardpasswort: admin

Abbildung 3.30: Systemeinstellungen: Übersicht

Klicken Sie auf die Schaltfläche Weiter, um die Zeiteinstellung vorzunehmen.

Abbildung 3.31: Systemeinstellungen: Zeiteinstellung

Sie können die Systemzeit der HorstBox automatisch per Network Time Protocol (NTP)

regulieren lassen oder mit der Systemzeit Ihres Computer synchronisieren.

Tip: Verwenden Sie die automatische Zeiteinstellung per NTP.

Aktivieren Sie die gewünschte Option und klicken Sie anschließend auf die Schaltfläche

Weiter, um den Passwortschutz einzurichten.

Page 43

3.5 Allgemeine Systemeinstellungen vornehmen 43

Schutz vor fremden Zugriffen bietet ein Passwort. Sie sollten daher das Standardpasswort:

admin unbedingt sofort durch ein selbst gewähltes Passwort ersetzen.

Abbildung 3.32: Systemeinstellungen: Passwortschutz

Klicken Sie dazu auf die Schaltfläche Weiter.

Ggf. müssen Sie sich mit dem Benutzernamen admin und dem gerade vergebenen Passwort

neu an der HorstBox anmelden.

Klicken Sie auf die Schaltfläche Weiter, um die Zusammenfassung der Systemeinstellungen aufzurufen.

Abbildung 3.33: Systemeinstellungen: Zusammenfassung

Um die Einrichtung mit dem Assistenten abzuschließen, klicken Sie auf der Seite System:

Zusammenfassung auf die Schaltfläche Weiter.

Sie haben es geschafft. Die HorstBox ist eingerichtet.

Weitere Informationen finden Sie in der mitgelieferten Dokumentation oder in der Online-

Hilfe.

Über die Schaltfläche Zurück können Sie die vorherigen Seiten aufrufen, falls Sie noch

Änderungen vornehmen möchten.

Page 44

3.5 Allgemeine Systemeinstellungen vornehmen 44

Abbildung 3.34: Assistent: Fertigstellung

Um den Assistenten zu beenden, klicken Sie jetzt links auf die Schaltfläche Beenden.

Die Statusseite wird angezeigt. Hier sehen Sie auf einen Blick die wichtigsten Informationen zu Internet, Telefonie, Netzwerk und System.

Page 45

3.5 Allgemeine Systemeinstellungen vornehmen 45

Übrigens:

Abbildung 3.35: Statusseite

Die Statusseite können Sie auch über den Link Status (rechts oben auf jeder

Seite) oder über einen Klick auf das D-Link-Logo aufrufen.

Page 46

4 Telefonie

In diesem Kapitel lernen Sie alle Einstellungen für die Telefonie kennen.

Sie sollten folgende Informationen bereithalten:

• Telefonnummern/MSNs

Diese sollten Ihnen von Ihrem Telefonanbieter mitgeteilt worden sein.

• Bedienungsanleitungen zu den Telefonen

Sie steuern den Reiter Telefonie über die Navigationsspalte.

Abbildung 4.1: Navigationsspalte Telefonie

Hinweis:

Nutzen Sie eine Flatrate, um die Internetverbindung permanent aufrecht

zu erhalten. Bei Nutzung anderer Tarifmodelle können ansonsten erhebliche

Kosten entstehen!

4.1 Anschlüsse und Konten

4.1.1 Hauptleitung

Legen Sie zuerst fest, ob Sie über eine analoge oder digitale (ISDN) Leitung telefonieren.

Wählen Sie dazu aus der Auswahlliste Anschlußart den gewünschten Eintrag und klicken

Sie anschließend auf die Speichern.

Page 47

4.1 Anschlüsse und Konten 47

Abbildung 4.2: Hauptleitung

Für die Nutzung der Telefonanlage sollten Sie Konten für die verschiedenen Dienste

(Analog, ISDN, VoIP) anlegen. Über diese Konten werden dann ein- und ausgehende

Verbindungen aufgebaut. Über zu erstellende Ruf- und Wahlregeln legen Sie z.B. fest, mit

welcher Verbindung zu welcher Uhrzeit telefoniert wird oder in welcher Reihenfolge die

angeschlossenen Telefone klingeln sollen. Die Verknüpfung der Konten mit den Geräten

erfolgt auf den Reitern Wahlregeln bzw. Rufregeln.

Sie können das analoge Konto bearbeiten und jeweils bis zu 10 Konten für ISDN oder

VoIP anlegen.

Abbildung 4.3: Konten

Page 48

4.1 Anschlüsse und Konten 48

Die HorstBox sorgt mit der eingebauten Notfallfunktion dafür, dass Sie auch bei

Stromausfall über eine analoge Leitung und mit einem analogen Telefon telefonieren

können.

4.1.2 Konto für analoge Verbindung bearbeiten

Wählen Sie als Anschlußart Analog. Im unteren Teil der Seite erscheint jetzt unter der

Überschrift „Analoges Konto“ das vordefinierten Analogkonto.

Sie können diese Konto bearbeiten, indem Sie auf die Schaltfläche Bearbeiten hinter

dem Eintrag klicken.

Abbildung 4.4: Konto für analoge Verbindung bearbeiten

Tragen Sie im Feld Name einen Namen für die Verbindung und im Feld Rufnummer

die Rufnummer (externe MSN) ohne die Ortskennziffer ein.

Normalerweise wird die eigene Rufnummer bei einem ausgehenden Gespräch immer

angezeigt. Dieses Merkmal ist von Ihrem Telefonanbieter abhängig, sollte aber in der

Regel verfügbar sein.

Manchmal kann es sinnvoll sein, bei einem Anruf die Übertragung der eigenen Rufnummer

zu unterdrücken. Sie aktivieren die Rufnummernunterdrückung über die Tastenkombina-

tion * 3 1 # <zu unterdrückende Rufnummer>.

Sie schalten die Übertragung der Rufnummer mit der Tastenkombination

# 3 1 #

<anzuzeigende Rufnummer> wieder ein.

Page 49

4.1 Anschlüsse und Konten 49

Bei Notrufen wird die eigene Rufnummer immer übertragen, unabhängig davon, ob Sie

die Rufnummernunterdrückung aktiviert haben oder nicht.

Hinweis:

Zum Speichern der Einstellungen klicken Sie auf die Schaltfläche Speichern.

Die erfolgreiche Speicherung wird durch eine entsprechende Meldung angezeigt.

Bei unvollständigen oder fehlerhaften Eingaben wird eine entsprechende Fehlermeldung

im oberen Teil der Seite angezeigt.

Korrigieren Sie die Angaben in den rot umrandeten Feldern und klicken Sie erneut auf

die Schaltfläche Speichern.

Um die Eingabe abzubrechen, klicken Sie auf die Schaltfläche Abbrechen. Die vorherige

Seite wird aufgerufen.

Die Rufnummer des Anrufers wird nur auf analogen Telefonen, die für die

Übertragung von digitalen Daten geeignet sind und über eine Anzeige verfügen, angezeigt.

4.1.3 Konto für analoge Verbindung löschen

Das Löschen des Kontos für die analoge Verbindung ist nicht notwendig. Wählen Sie

stattdessen in der Auswahlliste Hauptleitung den Eintrag „ISDN“ aus und klicken Sie

dann auf die Schaltfläche Speichern.

Das Konto für die analoge Verbindung wird nicht mehr angezeigt und benutzt. Beim

Wechsel der Verbindungsart (ISDN oder analog) werden entsprechend auch das Standard-

und das Ausweichkonto geändert (siehe „4.2.1 Standard- und Ausweichkonto“abS.55).

4.1.4 Konto für ISDN-Verbindung einrichten

Wählen Sie als Anschlußart ISDN. Im unteren Teil der Seite erscheint jetzt unter der

Überschrift „ISDN-Konto“ der Schaltfläche Zuweisen. Klicken Sie auf diese Schaltfläche.

Auf der Seite ISDN-Konto - Hinzufügen tragen Sie im Feld Name eine Bezeichnung

für das neue ISDN-Konto und im Feld Rufnummer die Rufnummer/MSN ohne die

Ortskennziffer ein.

Rufumleitungen als ISDN-Service

Sie können weitere Optionen festlegen. Es handelt sich hierbei um Dienstmerkmale von

ISDN (ISDN-Service), die von Ihrem Telefonanbieter unterstützt/angeboten werden

müssen. Über die HorstBoxkönnen Sie diese Dienstmerkmale nur konfigurieren, die

Funktionalität wird durch die Vermittlung bereitgestellt.

Page 50

4.1 Anschlüsse und Konten 50

Beispiel

Sie wollen die MSN 135790 permanent auf die Rufnummer 246813 umleiten. Nachdem

Sie die entsprechenden Werte eingetragen und gespeichert haben, sendet die HorstBox

die Informationen an die Telefonvermittlung weiter. Ab sofort leitet die Vermittlung alle

Anrufe an die 135790 auf die 246813 um. Die HorstBox wird über die 135790 solange nicht

mehr direkt erreicht, bis Síe die permanente Rufumleitung wieder aufgehoben haben.

Um eine Rufumleitung wieder aufzuheben, deaktivieren Sie die entsprechende Option und

klicken dann auf die Schaltfläche Speichern. Die HorstBox sendet die Informationen an

die Telefonvermittlung und diese hebt die Rufumleitung dann auf.

•

Permanente Rufumleitung: Wenn die im Feld Rufnummer eingetragene Telefonnummer angerufen wird, leitet die HorstBox den Anruf automatisch an die im Feld

Nummer eingetragene Telefonnummer weiter.

• Rufumleitung bei Nichtannahme: Nach einer Wartezeit von ca. 20 Sekunden wird

der eingehende Anruf an die im Feld Nummer eingetragene Telefonnummer weitergeleitet.

•

Rufumleitung bei besetzt: Ist die angerufene Nummer besetzt, wird der eingehende

Anruf an die im Feld Nummer eingetragene Telefonnummer umgeleitet.

Hinweis:

Um die Verbindung anzulegen, klicken Sie auf die Schaltfläche Speichern.

Die erfolgreiche Speicherung wird durch eine entsprechende Meldung angezeigt.

Bei unvollständigen oder fehlerhaften Eingaben wird eine entsprechende Fehlermeldung

im oberen Teil der Seite angezeigt.

Korrigieren Sie die Angaben in den rot umrandeten Feldern und klicken Sie erneut auf

die Schaltfläche Speichern.

Um die Eingabe abzubrechen, klicken Sie auf die Schaltfläche Abbrechen. Die vorherige

Seite wird aufgerufen.

Bitte beachten Sie, dass durch Rufumleitungen weitere Kosten entstehen

können!

4.1.5 Konto für ISDN-Verbindung bearbeiten

Um das Konto einer ISDN-Verbindung zu bearbeiten, klicken Sie auf die Schaltfläche

Bearbeiten hinter dem Listeneintrag.

Ändern Sie die Werte in den Felder und klicken Sie anschließend auf die Schaltfläche

Speichern. Danach wird die Seite Anschlüsse und Konten mit einem Hinweis auf

die erfolgreiche Änderung angezeigt.

Page 51

4.1 Anschlüsse und Konten 51

Abbildung 4.5: Konto für ISDN-Verbindung einrichten

Abbildung 4.6: Konto für ISDN-Verbindung bearbeiten

Page 52

4.1 Anschlüsse und Konten 52

4.1.6 Konto für ISDN-Verbindung löschen

Um das Konto für eine ISDN-Verbindung zu löschen, klicken Sie auf die Schaltfläche

Löschen hinter dem Listeneintrag. In der Sicherheitsabfrage klicken Sie erneut auf die

Schaltfläche Löschen. Danach wird die Seite Anschlüsse und Konten mit einem

Hinweis auf die erfolgreiche Änderung angezeigt.

4.1.7 Konto für VoIP-Verbindung einrichten

Um ein Konto für eine VoIP-Verbindung einzurichten, klicken Sie im Abschnitt VoIP-

Provider auf die Schaltfläche Zuweisen.

Tragen Sie im Feld Name einen Namen für die Verbindung und im Feld Server den

Namen oder die IP-Adresse des VoIP-Servers Ihres Providers ein, im Feld Server-Port

den Port des VoIP (Standard: 5060) sowie im Feld Realm-Ziel die IP-Adresse des

Realms-Ziels. Diese Werte erhalten Sie vom SIP-Service Provider.

Im Feld Rufnummer tragen Sie Ihre VoIP-Rufnummer ein und im Feld Benutzername

den Benutzernamen für VoIP. Tragen Sie im Feld Passwort das Passwort ein.

Zum Speichern der Einstellungen klicken Sie auf die Schaltfläche Speichern.

Die erfolgreiche Speicherung wird durch eine entsprechende Meldung angezeigt.

Bei unvollständigen oder fehlerhaften Eingaben wird eine entsprechende Fehlermeldung

im oberen Teil der Seite angezeigt.

Korrigieren Sie die Angaben in den rot umrandeten Feldern und klicken Sie erneut auf

die Schaltfläche Speichern.

Um die Eingabe abzubrechen, klicken Sie auf die Schaltfläche Abbrechen. Die vorherige

Seite wird aufgerufen.

Für die Erreichbarkeit per VoIP sollten Sie eine ständige Verbindung zum Internet haben

(Flatrate oder Volumentarif). (siehe „5.1 DSL-Zugang“abS.80)

Wenn Sie die automatische Trennung aktiviert haben, sind Sie nach Ablauf der gewählten

Zeitspanne nicht mehr per VoIP erreichbar. Für eine ausgehenden Anruf über VoIP wird

dann zuerst eine Internetverbindung hergestellt.

Hinweis:

Nutzen Sie eine Flatrate, um die Internetverbindung permanent aufrecht

zu erhalten. Bei Nutzung anderer Tarifmodelle können ansonsten erhebliche

Kosten entstehen.

4.1.8 Konto für VoIP-Verbindung bearbeiten

Um ein Konto für eine VoIP-Verbindung zu bearbeiten, klicken Sie auf die Schaltfläche

Bearbeiten hinter dem Eintrag. Die gleiche Seite wie beim Einrichten eines neuen

Page 53

4.1 Anschlüsse und Konten 53

Abbildung 4.7: Konto für VoIP-Verbindung einrichten

Kontos wird angezeigt, allerdings sind die Felder bereits ausgefüllt. Bearbeiten Sie die

Einträge und klicken Sie anschließend auf die Schaltfläche Speichern.

4.1.9 Konto für VoIP-Verbindung löschen

Um ein Konto für eine VoIP-Verbindung zu löschen, klicken Sie auf die Schaltfläche

Löschen hinter dem Eintrag. In der Sicherheitsabfrage klicken Sie erneut auf die

Schaltfläche Löschen. Danach wird die Seite Anschlüsse und Konten angezeigt.

Page 54

4.2 Geräte 54

4.2 Geräte

Melden Sie nun die angeschlossenen Telefone bei der HorstBox an. Für angemeldete

Geräte können Sie dann Wahl- und Rufregeln festlegen.

Sie können mit der HorstBox bis zu 2 analoge Geräte, bis zu 4 ISDN-Geräte und bis zu

10 MSNs verwalten.

Für interne Anrufe wählen Sie

externe Anrufe wählen Sie einfach die gewünschte Rufnummer.

* *

(2x Sterntaste) vor der internen Rufnummer. Für

Abbildung 4.8: Geräte

Page 55

4.2 Geräte 55

4.2.1 Standard- und Ausweichkonto

Über das Standardkonto werden alle ausgehende Anrufe getätigt.

Über das Ausweichkonto werden ausgehende Anrufe dann getätigt, wenn die Wahl über

das Standardkonto nicht möglich ist. Sie sollten daher immer unterschiedliche Kontotypen

(Analog oder ISDN, VoIP) für Standard- und Ausweichkonto verwenden.

4.2.2 Komfortoptionen

Die HorstBox bietet eine Reihe von Komfortoptionen, die Ihnen das Telefonieren so

angenehm wie möglich machen sollen. Sie können die einzelnen Optionen für jede Geräte

gesondert einstellen.

Abbildung 4.9: Geräte

Call Through (nur ISDN): Tragen Sie hier Ihre Rufnummer (MSN) ein, wenn

•

das ISDN-Gerät ohne weitere Konfiguration der internen Rufnummer im Gerät

erreichbar sein soll.

•

Ruhe vor dem Telefon (Nicht-stören-Funktion): Dieses Telefon läutet nicht mehr.

Sie können aber raustelefonieren.

Sie können diese Funktion am Telefon über die Tastenkombination:

und über # 2 6 # wieder ausschalten.

* 2 6 #

ein-

Page 56

4.2 Geräte 56

Legen Sie fest, wann die Nicht-stören-Funktion gelten soll: immer oder in einem

definierten Zeitraum. So können Sie z.B. ein Telefon für die Nachtstunden ausschalten.

Rufnummernunterdrückung: Ihre Rufnummer wird nicht an den Angerufenen über-

•

mittelt.

•

Anklopfen erlauben: Ist diese Option aktiviert, hören Sie während des Gesprächs

1

bei einem eingehenden weiteren Anruf ein entsprechendes Signal.

Permanente Rufumleitung: Wenn die im Feld Rufnummer eingetragene Telefon-

•

nummer angerufen wird, leitet die HorstBox den Anruf automatisch an die im Feld

Nummer eingetragene Telefonnummer weiter.

•

Rufumleitung bei Nichtannahme: Nach 20 Sekunden wird der Anruf an die im Feld

Nummer eingetragene Telefonnummer umgeleitet.

• Rufumleitung bei besetzt: Ist die eingetragene Rufnummer besetzt, wird der einge-

hende Anruf an die im Feld Nummer eingetragene Telefonnummer umgeleitet.

Black- und White-List

Über die Listen können Sie Rufnummern für ein- bzw. ausgehende Anrufe verwalten.

Abbildung 4.10: Black-List und White-List

Über die „Black List“ sperren Sie die dort eingetragenen Rufnummern. Anrufe von diesen

Nummern werden nicht durchgelassen, ebenso sind keine Anrufe zu den eingetragenen

Rufnummern möglich. Sie können nicht eingetragene Rufnummern anrufen bzw. von

diesen angerufen werden.

1

Bei Anrufen bei der Feuerwehr oder der Polizei wird die eigene Rufnummer immer übertragen,

unabhängig davon, ob Sie die Rufnummernunterdrückung aktiviert haben oder nicht.

Page 57

4.2 Geräte 57

Eine „White List“ ist das Gegenteil einer „Black List“. Alle eingetragenen Nummern

können anrufen bzw. angerufen werden, aber nur diese. Sie können nicht eingetragene

Rufnummern nicht anrufen bzw. von diesen nicht angerufen werden.

Black- bzw. White-List anlegen

Um eine Liste für ein- oder ausgehende Anrufe anzulegen, wählen Sie aus der Auswahlliste Funktionsweise, welche Liste Sie anlegen möchten und klicken Sie dann auf die

entsprechende Schaltfläche Hinzufügen.

Sie können sowohl Black- als auch White-Lists anlegen. Wählen Sie aus der Auswahlliste

Funktionsweise den gewünschten List-Typ und im Bereich Vorhandene Einträge wird die

entsprechende Liste angezeigt.

Abbildung 4.11: Black-List/White-List anlegen

Tragen Sie die gewünschte Rufnummer ein und klicken Sie auf die Schaltfläche Zuweisen.

4.2.3 Analoges Gerät bearbeiten

Sie können bis zu 2 analoge Geräte an die HorstBox anschließen. Die beiden vordefinierten

analogen Geräten können Sie entsprechend Ihren Bedürfnissen beliebig ändern.

Um ein analoges Gerät zu bearbeiten, klicken Sie auf die Schaltfläche Bearbeiten hinter

dem Eintrag.

Tragen Sie im Feld Name einen Namen für dieses Telefon ein, z.B. den Standort.

Das an die Buchse „Tel 1“ angeschlossenes Telefon hat die interne Rufnummer 11, ein an

die Buchse „Tel 2“ angeschlossenes die interne Rufnummer 12. Sie können die interne

Rufnummer nicht ändern.

Page 58

4.2 Geräte 58

Abbildung 4.12: Analoges Gerät bearbeiten

Für interne Telefonate wählen Sie

* *

vor der internen Rufnummer, also

* * 1 1

für das

erste analoge Telefon und * * 1 2 für das zweite.

Legen Sie das Standardkonto fest, über das dieses Telefon Anrufe tätigen soll. Sie können

dabei zwischen allen angelegten Konto wählen. Legen Sie ebenso fest, welches Konto das

Ausweichkonto sein soll.

Aktivieren Sie ggf. die Komfortoptionen (siehe „4.2.2 Komfortoptionen“abS.55).

Zum Speichern der Einstellungen klicken Sie auf die Schaltfläche Speichern.

Die erfolgreiche Speicherung wird durch eine entsprechende Meldung angezeigt.

Bei unvollständigen oder fehlerhaften Eingaben wird eine entsprechende Fehlermeldung

im oberen Teil der Seite angezeigt.

Korrigieren Sie die Angaben in den rot umrandeten Feldern und klicken Sie erneut auf

die Schaltfläche Speichern.

Page 59

4.2 Geräte 59

Um die Eingabe abzubrechen, klicken Sie auf die Schaltfläche Abbrechen. Die vorherige

Seite wird aufgerufen.

4.2.4 Analoges Gerät löschen

Die analogen Geräte können nicht gelöscht werden. Entfernen Sie ggf. das Anschlußkabel.

4.2.5 ISDN-Gerät bearbeiten

Am internen S0-Bus der HorstBox können Sie bis zu 4 ISDN-Geräte anschließen. Verwen-

den Sie eine ISDN-Verteilerdose, wenn Sie zwei oder mehr Geräte anschließen wollen.

Abbildung 4.13: ISDN-Gerät bearbeiten

Die vier vordefinerten ISDN-Geräte können Sie entsprechend Ihren Bedürfnissen beliebig

ändern (siehe „4.2.6 ISDN-Telefon konfigurieren“abS.60).

Page 60

4.2 Geräte 60

Um die Einstellungen für ein ISDN-Gerät zu bearbeiten, klicken Sie auf die Schaltfläche

Bearbeiten hinter dem Eintrag.

Tragen Sie im Feld Name einen Namen für dieses Telefon ein, z.B. den Standort.

Für interne Telefonate wählen Sie

e2e

1

für alle ISDN-Geräte, die auf die MSN 21 antworten, siehe „4.2.6 ISDN-Telefon

e*e

*

(2x Sterntaste) vor der Rufnummer, z.b.

e*e

konfigurieren“abS.60.

Legen Sie das Standardkonto fest, über das dieses Telefon Anrufe tätigen soll. Sie können

dabei zwischen allen angelegten Konto wählen. Legen Sie ebenso fest, welches Konto das

Ausweichkonto sein soll.

Aktivieren Sie ggf. die Komfortoptionen (siehe „4.2.2 Komfortoptionen“abS.55).

Zum Speichern der Einstellungen klicken Sie auf die Schaltfläche Speichern.

Die erfolgreiche Speicherung wird durch eine entsprechende Meldung angezeigt.

Bei unvollständigen oder fehlerhaften Eingaben wird eine entsprechende Fehlermeldung

im oberen Teil der Seite angezeigt.

Korrigieren Sie die Angaben in den rot umrandeten Feldern und klicken Sie erneut auf

die Schaltfläche Speichern.

Um die Eingabe abzubrechen, klicken Sie auf die Schaltfläche Abbrechen. Die vorherige

Seite wird aufgerufen.

*

4.2.6 ISDN-Telefon konfigurieren

Damit Ihre ISDN-Telefon bei eingehenden Anrufen läuten, müssen Sie dem Gerät eine

Rufnummer (interne MSN) zuweisen. Sie sollten die MSNs entsprechend der gerade

vorgenommenen Einstellungen zuweisen. Lesen Sie hierzu die den Telefonen beigefügten

Bedienungsanleitungen.

Sie können einem ISDN-Telefon auch mehrere MSNs zuweisen.

4.2.7 ISDN-Gerät löschen

Die ISDN-Geräte können nicht gelöscht werden. Entfernen Sie ggf. das Anschlußkabel.

Page 61

4.3 Rufregeln 61

4.3 Rufregeln

Mit Rufregeln legen Sie fest, welches Telefon wann klingelt, wenn eine bestimmte Rufnummer gewählt wurde. Natürlich können Sie auch mehrere Geräte festlegen, die für eine

Rufnummer klingeln.

Um Rufregeln benutzen zu können, müssen Sie zuvor wenigstens ein Konto eingerichtet

(siehe „4.1 Anschlüsse und Konten“abS.46) und ein Gerät angemeldet haben (siehe „4.2