Version 1.0

Agosto 2020

702P08324

Series Xerox

®

AltaLink

®

Guía del usuario para la Gestión de

eventos e información de seguridad

(SIEM)

© 2020 de Xerox Corporation. Reservados todos los derechos. Xerox®, Xerox con la marca figurativa®, AltaLink®,

FreeFlow

fied ID System

®

, SMARTsend®, Scan to PC Desktop®, MeterAssistant®, SuppliesAssistant®, Xerox Secure Access Uni-

®

, Xerox Extensible Interface Platform®, Global Print Driver®y Mobile Express Driver®son marcas

comerciales de Xerox Corporation en los Estados Unidos y/o en otros países.

®

Adobe

toshop

Apple

Mac OS

El servicio de impresión web Google Cloud Print

para dispositivos móviles Android

HP-GL

, el logotipo de Adobe PDF, Adobe®Reader®, Adobe®Type Manager®, ATM™, Flash®, Macromedia®, Pho-

®

y PostScript®son marcas comerciales o registradas de Adobe Systems, Inc.

®

, Bonjour®, EtherTalk™, TrueType®, iPad®, iPhone®, iPod®, iPod touch®, AirPrint®y AirPrint Logo®, Mac®,

®

y Macintosh®son marcas comerciales o registradas de Apple Inc. en EE. UU. y otros países.

™

™

son marcas comerciales de Google, Inc.

®

, HP-UX®y PCL®son marcas comerciales registradas de Hewlett-Packard Corporation en los Estados

, el servicio de correo web Gmail™y la plataforma de tecnología

Unidos y otros países.

®

IBM

y AIX®son marcas comerciales registradas de International Business Machines Corporation en los Estados

Unidos y otros países.

McAfee

®

, ePolicy Orchestrator®y McAfee ePO™son marcas comerciales o registradas de McAfee, Inc. en los Es-

tados Unidos y otros países.

Microsoft

®

, Windows Vista®, Windows®, Windows Server®y OneDrive®son marcas comerciales registradas de Mi-

crosoft Corporation en los Estados Unidos y otros países.

Mopria es una marca comercial de Mopria Alliance.

®

Novell

, NetWare®, NDPS®, NDS®, IPX™y Novell Distributed Print Services™ son marcas comerciales o registra-

das de Novell, Inc. en los Estados Unidos y otros países.

PANTONE

SGI

®

y otras marcas comerciales de Pantone, Inc. son propiedad de Pantone, Inc.

®

e IRIX®son marcas comerciales registradas de Silicon Graphics International Corp. o sus filiales en los Esta-

dos Unidos y otros países.

Sun, Sun Microsystems y Solaris son marcas comerciales o registradas de Oracle o sus filiales en los Estados

Unidos y otros países.

®

UNIX

es una marca comercial en los Estados Unidos y otros países, con licencia otorgada exclusivamente por X/

Open Company Limited.

Wi-Fi CERTIFIED Wi-Fi Direct

®

es una marca comercial de Wi-Fi Alliance.

Tabla de contenido

1 Introducción.........................................................................................................................9

Descripción general de SIEM . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 10

Configuración de SIEM........ ................... ............. ................... ........ ..... ................... .... 10

Impresoras admitidas.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 11

2 Configuración del dispositivo..........................................................................................13

Descripción general de la configuración............ ..... ........ ................... ............. ................... 14

Configuración de SIEM... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 15

Configuración de destinos SIEM ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 16

Edición de destinos SIEM. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 18

3 Formato de mensajes.......................................................................................................19

Descripción general del formato de mensajes ........ ........ ........ ........ ........ ........ ........ ........ ... 20

Formato de mensajes de syslog ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 21

Niveles de severidad ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 22

4 Lista de mensajes .............................................................................................................23

Descripción general de la lista de mensajes . ........ ........ ................ ........ ........ ................ ..... 28

Asignación de nombres clave del CEF . ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 29

1 System Startup....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 31

2 System Shutdown.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 32

3 Standard Disk Overwrite Started ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 33

4 Standard Disk Overwrite Complete ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 34

5 Print Job ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 35

6 Network Scan Job...... ............. ................... ............. ........ ........... ........ ..... ........ ........... .... 36

7 Server Fax Job ........ ..... ................... ........ ..... ................... ........ ..... ................... ........ ....... 37

8 Internet Fax Job ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 38

9 Email Job .............. ........ ..... ................... ........ ..... ................... ........ ........................ ........ 39

10 Audit Log Disabled ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 40

11 Audit Log Enabled ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 41

12 Copy Job ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 42

13 Embedded Fax Job ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 43

14 LAN Fax Job ..... ................ ........ ........ ................ ........ ........ ........................ ........ ........ ... 44

16 Full Disk Overwrite Started. ........ ................ ........ ........ ................ ........ ........ .................. 45

17 Full Disk Overwrite Complete ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 46

20 Scan to Mailbox Job ... ........ ................ ........ ........ ................ ........ ........ ................ ........ . 47

21 Delete File/Dir . ................... ..... ........ ........ ........... ............. ........ ........... ............. ........ .... 48

23 Scan to Home .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 49

24 Scan to Home Job .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 50

27 Postscript Passwords....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 51

29 Network User Login ..... ................ ........ ........ ................ ........ ........ ................ ........ ........ 52

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

3

Tabla de contenido

30 SA Login... ................... ..... ........ ................... ..... ........ ........ ........... ............. ........ ........... 53

31 User Login.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 54

32 Service Login Diagnostics ... ..... ........ ................... ............. ................... ............. ........ .... 55

33 Audit Log Download ........... ..... ........ ................... ............. ................... ............. ............ 56

34 Immediate Job Overwrite Enablement.. ........ ........ ........ ........ ........ ........ ........ ........ ....... 57

35 SA PIN Changed. ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 58

36 Audit Log File Saved.................... ........ ................... ..... ........ ................... ..... ........ ........ 59

37 Force Traffic over Secure Connection ... ........ ..... ................... ........ ........................ ........ 60

38 Security Certificate.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 61

39 IPsec ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 62

40 SNMPv3 ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 63

41 IP Filtering Rules . ........................ ........ ................... ..... ........ ................... ..... ........ ........ 64

42 Network Authentication Configuration ........ ..... ................... ........ ............. ........... ........ 65

43 Device Clock....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 66

44 Software Upgrade.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 67

45 Clone File Operations .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 68

46 Scan Metadata Validation.. ................ ........ ........ ................ ........ ........ ................ ........ . 69

47 Xerox Secure Access Configuration ... ................ ........ ........ ................ ........ ........ ........ ... 70

48 Service Login Copy Mode................. ........ ........................ ........ ........ ................ ........ .... 71

49 Smartcard Login ................... ........ ........................ ........ ................... ..... ........ ............... 72

50 Process Terminated ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 73

51 Scheduled Disk Overwrite Configuration ... ........ ........ ........ ........ ........ ........ ........ ........ ... 74

53 Saved Jobs Backup ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 75

54 Saved Jobs Restore ........ ........ ........ ................ ........ ........ ................ ........ ........ .............. 76

57 Session Timer Logout ........ ................... ..... ........ ................... ..... ........ ........ ........... ....... 77

58 Session Timeout Interval Change . ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 78

59 User Permissions........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 79

60 Device Clock NTP Configuration .......... ........ ..... ................... ........ ........................ ........ 80

61 Device Administrator Role Permission ...... ........ ........ ........ ........ ........ ........ ........ ........ .... 81

62 Smartcard Configuration . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 82

63 IPv6 Configuration ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 83

64 802.1x Configuration .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 84

65 Abnormal System Termination..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 85

66 Local Authentication Enablement ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 86

67 Web User Interface Login Method.......... ........ ........ ................ ........ ........ ................ ..... 87

68 FIPS Mode Configuration . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 88

69 Xerox Secure Access Login ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 89

70 Print from USB Enablement..... ........ ........ ................ ........ ........ ........ ........ ........ ........ .... 90

71 USB Port Enablement ..... ........ ................ ........ ........ ................ ........ ........ ................ ..... 91

72 Scan to USB Enablement...... ........ ........ ................ ........ ........ ................ ........ ........ ....... 92

73 System Log Download....... ........ ................ ........ ........ ................ ........ ........ .................. 93

74 Scan to USB Job.. ........ ................ ........ ........ ................ ........ ........ ................ ........ ........ 94

75 Remote Control Panel Configuration.... ........ ........ ........ ........ ........ ........ ........ ........ ........ 95

76 Remote Control Panel Session.... ........ ........ ........ ........ ........ ........ ........ ........ ........ .......... 96

77 Remote Scan Feature Enablement . ................ ........ ........ ................ ........ ........ .............. 97

78 Remote Scan Job Submitted.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 98

4

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Tabla de contenido

79 Remote Scan Job Completed ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 99

80 SMTP Connection Encryption......... ..... ........ ........ ................ ........ ........ ................ ....... 100

81 Email Domain Filtering Rule ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 101

82 Software Verification Test Started ... ........ ........................ ........ ........ ................ ........ .. 102

83 Software Verification Test Complete. ........ ........ ........ ........ ........ ........ ........ ........ ........ . 103

84 McAfee Security State ........ ..... ........ ................... ............. ................... ............. .......... 104

85 McAfee Security Event............... ............. ................... ............. ................... ............. ... 105

87 McAfee Agent ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 106

88 Digital Certificate Import Failure . ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 107

89 Device User Account Management.............. ..... ........ ................... ............. ................. 108

90 Device User Account Password Change...... ........ ........ ........ ........ ........ ........ ........ ........ 109

91 Embedded Fax Job Secure Print Passcode ............. ........ ........ ................ ........ ........ ..... 110

92 Scan to Mailbox Folder Password ...... ............. ................... ............. ................... ........ . 111

93 Embedded Fax Mailbox Passcode .. ........ ........ ........ ........ ................ ........ ........ ............ 112

94 FTP / SFTP Filing Passive Mode...... ................ ........ ........ ................ ........ ........ ............ 113

95 Embedded Fax Forwarding Rule .............. ........ ........................ ........ ........................ ... 114

96 Allow Weblet Installation.. ........ ........ ........ ........ ........ ........ ........ ................ ........ ........ . 115

97 Weblet Installation....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 116

98 Weblet Enablement..................... ........ ................... ..... ........ ................... ..... ........ ...... 117

99 Network Connectivity Configuration ... ........ ........ ........ ........ ........ ........ ........ ........ ....... 118

100 Address Book Permissions ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 119

101 Address Book Export..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 120

102 Software Upgrade Policy ...................... ........ ........ ................ ........ ........ ..... ........... ... 121

103 Supplies Plan Activation ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 122

104 Plan Conversion.. ..... ........ ................... ..... ........ ................... ..... ........ ................... ..... 123

105 IPv4 Configuration ................. ........ ........................ ........ ........................ ........ ........ . 124

106 SA PIN Reset ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 125

107 Convenience Authentication Login ..... ..... ........... ........ ........ ..... ........... ........ ........ ..... 126

108 Convenience Authentication Configuration.. ........ ........ ........ ........ ........ ........ ........ .... 127

109 Embedded Fax Passcode Length ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 128

110 Custom Authentication Login ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 129

111 Custom Authentication Configuration .............. ............. ................... ............. .......... 130

112 Billing Impression Mode ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 131

114 Clone File Installation Policy ........ ..... ........ ........... ........ ..... ........ ................... ..... ....... 132

115 Save For Reprint Job.................. ........ ................... ..... ........ ........ ................ ........ ...... 133

116 Web User Interface Access Permission ...... ........ ........ ........ ........ ........ ........ ........ ....... 134

117 System Log Push to Xerox...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 135

120 Mopria Print Enablement.... ........ ........ ................ ........ ........ ................ ........ ........ ..... 136

123 Near Field Communication (NFC) Enablement.... ........ ........ ........ ........ ........ ........ ..... 137

124 Invalid Login Attempt Lockout ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 138

125 Secure Protocol Log Enablement.... ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 139

126 Display Device Information Configuration....... ........ ........ ........ ........ ........ ........ ........ 140

127 Successful Login After Lockout Expired ......... ........ ..... ................... ........ ..... .............. 141

128 Erase Customer Data .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 142

129 Audit Log SFTP Scheduled Configuration ........ ........ ........ ........ ........ ........ ........ ........ . 143

130 Audit Log SFTP Transfer ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 144

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

5

Tabla de contenido

131 Remote Software Download Policy ... ........ ........ ................ ........ ........ ................ ....... 145

132 AirPrint & Mopria Scanning Configuration ................... ..... ........ ................... ..... ....... 146

133 AirPrint & Mopria Scan Job Submitted ......... ........ ........ ................ ........ ........ ............ 147

134 AirPrint & Mopria Scan Job Completed ...... ........ ........ ........ ........ ........ ........ ........ ...... 148

136 Remote Services NVM Write ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 149

137 FIK Install via Remote Services ...... ........ ........ ................ ........ ........ ................ ........ .. 150

138 Remote Services Data Push ......... ................ ........ ........ ................ ........ ........ ............ 151

139 Remote Services Enablement..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 152

140 Restore Backup Installation Policy ...... ................ ........ ........ ................ ........ ........ ..... 153

141 Backup File Downloaded .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 154

142 Backup File Restored ................. ........ ........ ................ ........ ........ ................ ........ ...... 155

144 User Permission Role Assignment. ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 156

145 User Permission Role Configuration . ........ ........ ........ ........ ........ ........ ........ ........ ........ 157

146 Admin Password Reset Policy Configuration.... ........ ........ ........ ........ ........ ........ ........ . 158

147 Local User Account Password Policy.. ........ ................... ..... ........ ................... ..... ....... 159

148 Restricted Administrator Login... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 160

149 Restricted Administrator Role Permission ...... ........ ........ ........ ........ ........ ........ ........ ... 161

150 Logout ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 162

151 IPP Configuration.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 163

152 HTTP Proxy Server Configuration.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 164

153 Remote Services Software Download..... ........ ........ ........ ........ ........ ........ ........ ........ .. 165

154 Restricted Administrator Permission Role Configuration ........ ........ ........ ................ ... 166

155 Weblet Installation Security Policy...... ........ ........ ........ ........ ........ ........ ........ ........ ..... 167

156 Lockdown and Remediate Security Enablement..... ........ ........ ........ ........ ........ ........ .. 168

157 Lockdown Security Check Complete ... ........ ................ ........ ........ ................ ........ ...... 169

158 Lockdown Remediation Complete. ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 170

159 Send Engineering Logs on Data Push... ........ ........ ........ ........ ........ ........ ........ ........ .... 171

160 Print Submission of Clone Files Policy... ........ ........ ........ ........ ........ ........ ........ ........ .... 172

161 Network Troubleshooting Data Capture............... ........ ..... ................... ........ ..... ....... 173

162 Network Troubleshooting Data Download ..... ........ ........ ........ ........ ........ ........ ........ .. 174

163 DNS-SD Record Data Download ......... ........ ........ ........ ........ ........ ........ ........ ........ ..... 175

164 One-Touch App Management...... ..... ........ ................... ..... ........ ................... ..... ....... 176

165 SMB Browse Enablement........ ........ ........................ ........ ............. ........... ........ ........ . 177

166 Standard Job Data Removal Started....... ........ ........ ........ ........ ........ ........ ........ ........ . 178

167 Standard Job Data Removal Complete ...... ........ ........ ........ ........ ........ ........ ........ ...... 179

168 Full Job Data Removal Started... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 180

169 Full Job Data Removal Complete ...... ........ ........ ................ ........ ........ ................ ....... 181

170 Scheduled Job Data Removal Configuration . ........ ................ ........ ........ ................ ... 182

171 Cross-Origin-Resource-Sharing (CORS) ......... ........ ........ ........ ........ ........ ........ ........ .... 183

172 One-Touch App Export... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 184

173 Fleet Orchestrator Trust Operations ... ........ ........ ........ ........ ........ ........ ........ ........ ...... 185

174 Fleet Orchestrator Configuration ...... ........ ........ ................ ........ ........ ................ ....... 186

175 Fleet Orchestrator - Store File for Distribution . ........ ........ ........ ........ ........ ........ ........ . 187

176 Xerox Configuration Watchdog Enablement ..... ........ ........ ........ ........ ........ ........ ....... 188

177 Xerox Configuration Watchdog Check Complete ... ........ ........ ........ ........ ........ ........ ... 189

178 Xerox Configuration Watchdog Remediation Complete........ ........ ........ ........ ........ .... 190

6

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Tabla de contenido

179 ThinPrint Configuration ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 191

180 iBeacon Active....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 192

181 Network Troubleshooting Feature.......... ............. ................... ........ ..... ................... .. 193

182 POP3 Connection Encryption (TLS) . ........ ........ ........ ........ ........ ........ ........ ........ ........ . 194

183 FTP Browse Configuration ....... ................ ........ ........ ................ ........ ........ ................ 195

184 SFTP Browse Configuration ......................... ........ ........................ ........ ................... . 196

189 Smart Proximity Sensor “Sleep on Departure” Enablement. ........ ................ ........ ...... 197

190 Cloud Browsing Enablement............. ........ ........ ................ ........ ........ ................ ....... 198

192 Scan to Cloud Job..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 199

193 Xerox Workplace Cloud Enablement ... ................ ........ ........ ................ ........ ........ ..... 200

194 Scan To Save FTP and SFTP Credentials Policy Configured ........ ........ ................ ....... 201

195 Card Reader .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 202

196 EIP App Management ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 203

197 EIP App Enablement...................... ........ ........................ ........ ........ ................ ........ .. 204

199 Card Reader Upgrade Policy ........ ................ ........ ........ ................ ........ ........ ............ 205

200 Card Reader Upgrade Attempted . ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 206

204 Syslog Server Configuration.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 207

205 TLS Configuration ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 208

208 Trabajo cancelado ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 209

Más información .............. ..... ........ ................... ..... ........ ................... ............. ........ ......... 210

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

7

Tabla de contenido

8

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

1

Introducción

Este capítulo incluye:

• Descripción general de SIEM ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 10

• Impresoras admitidas.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 11

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

9

Introducción

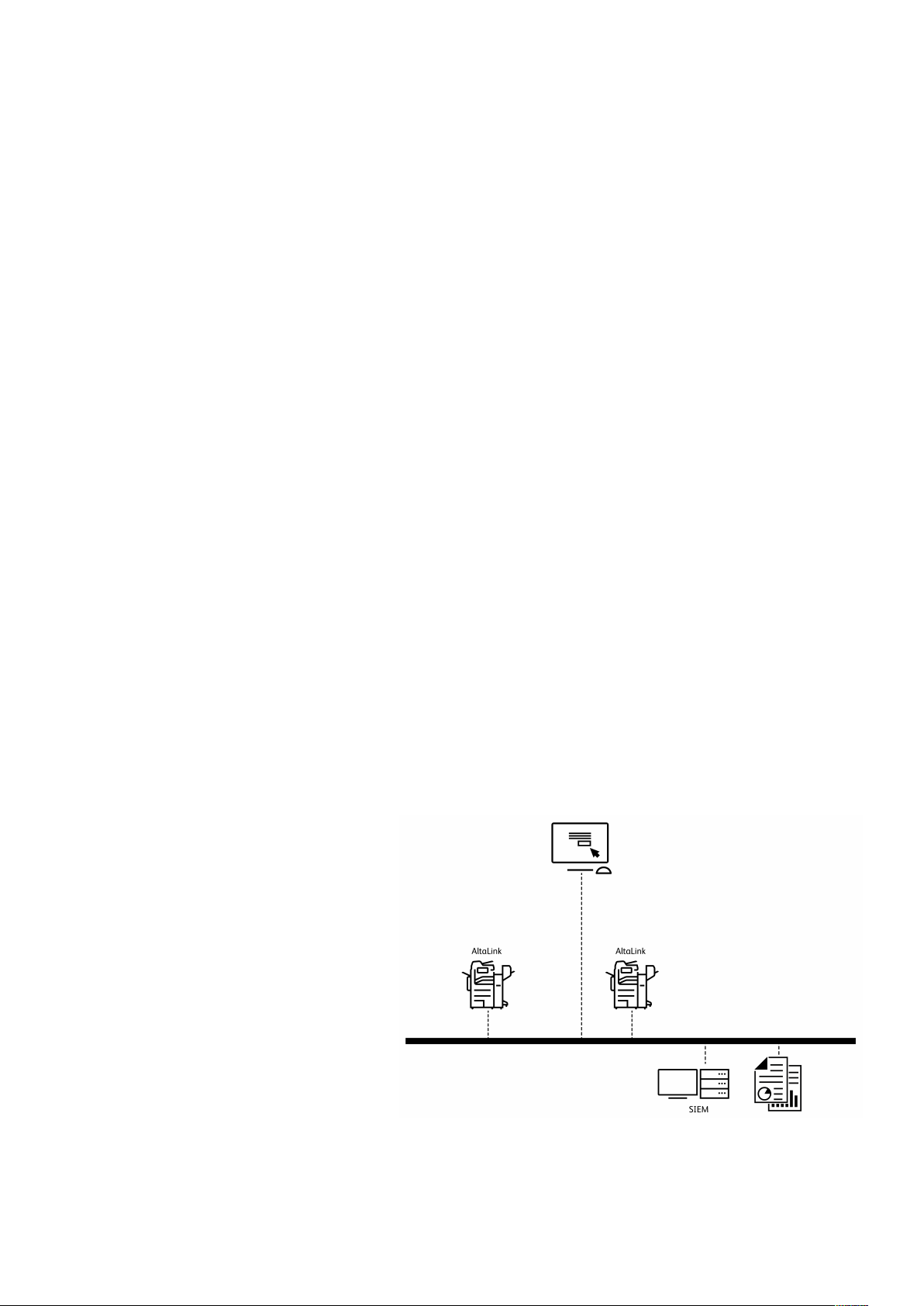

Descripción general de SIEM

Los productos y servicios SIEM (Security Information Event Management) de gestión de eventos

de información de seguridad están concebidos para poder realizar el análisis de alertas de seguridad que generan aplicaciones y equipos de red. Los sistemas SIEM ofrecen análisis avanzados y

monitorización en tiempo real, incluida la supervisión de datos y aplicaciones. SIEM recoge información de eventos de seguridad de toda la red de forma centralizada y asegura la inclusión de los

equipos Xerox

Los equipos Xerox

fee Enterprise Security Manager, LogRhythm y Splunk Enterprise Security. La función SIEM permite al equipo Xerox

compatibles mediante el protocolo syslog. Las soluciones SIEM pueden proporcionar plantillas de

informes predefinidos para cumplir ampliamente los requisitos normativos, como HIPAA.

Los mensajes syslog que genera el equipo Xerox se envían automáticamente a destinos SIEM para

su análisis y generación de informes. En un sistema SIEM, un administrador puede ver los eventos

que tuvieron lugar a lo largo de un determinado periodo de tiempo, por ejemplo, para investigar

un fallo de seguridad. Los sistemas SIEM utilizan la correlación de eventos de seguridad para analizar la red en busca de amenazas potenciales. Una actividad poco usual en una parte de la red no

siempre significa una brecha, pero varias actividades inusuales sí pueden indicar un problema.

®

AltaLink®con otros dispositivos de la red.

®

AltaLink®admitidos pueden utilizar firmware SIEM para la conexión con McA-

®

AltaLink®enviar eventos de seguridad directamente a sistemas SIEM

Los eventos se envían según van teniendo lugar. Los eventos se transmiten en formato CEF (Common Event Format), que puede interpretar un sistema SIEM.

Para obtener más información sobre soluciones de seguridad para el equipo Xerox

®

AltaLink®, va-

ya a www.xerox.com/security, desplácese hasta la página de AltaLink y seleccione su equipo.

CCoonnffiigguurraacciióónn ddee SSIIEEMM

Puede configurar hasta tres destinos SIEM y controlar los eventos que se envían a cada destino en

base al nivel de severidad. Los niveles de severidad se corresponden con los códigos de severidad

de syslog.

SIEM se configura ajustando sus opciones en el servidor web interno (Embedded Web Server).

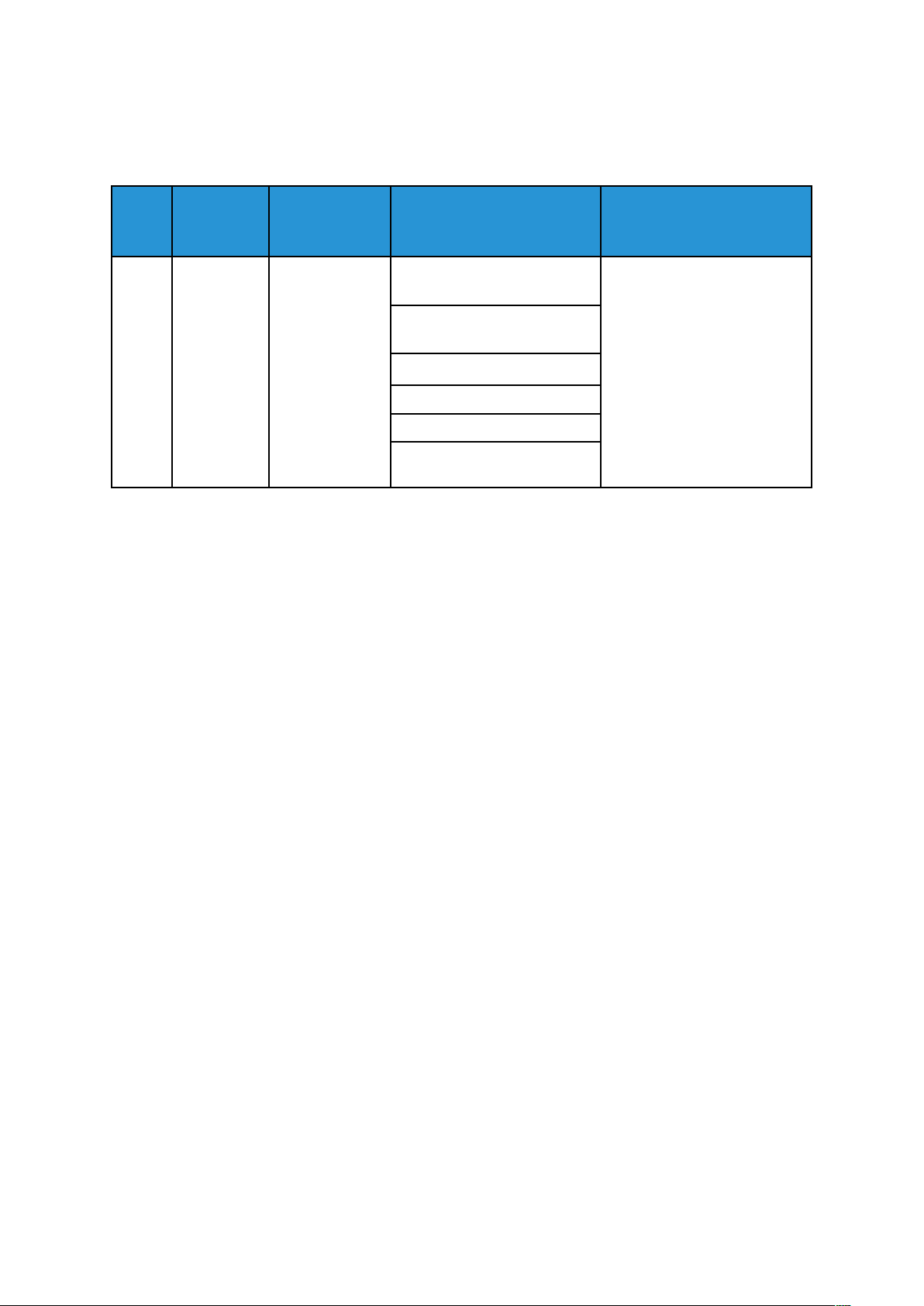

Para configurar la entrada del equipo Xerox AltaLink en un sistema SIEM:

• Acceda a las opciones de SIEM y

seleccione el destino apropiado.

• Active el uso compartido del destino

SIEM.

• Introduzca el nombre del destino

SIEM.

• Seleccione un protocolo de

transporte para transportar eventos

a los destinos SIEM.

• Introduzca los datos del servidor de

syslog de SIEM.

• Pruebe la conexión con el servidor.

• Seleccione un nivel de severidad de

registro.

• El dispositivo envía datos de evento

al sistema SIEM a efectos de análisis

e informes.

Para las instrucciones completas sobre cómo configurar SIEM, consulte 2Configuración del

dispositivo.

10

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Introducción

Impresoras admitidas

Los equipos siguientes admiten el uso de la función SIEM y pueden enviar eventos de registro de

auditoría directamente a sistemas SIEM compatibles mediante el protocolo syslog.

• Equipos multifunción Xerox

• Equipos multifunción Xerox

®

AltaLink®series C8130/8135/8145/8155/8170

®

AltaLink®series B8145/8155/8170

Series Xerox

®

AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

11

Introducción

12

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

2

Configuración del dispositivo

Este capítulo incluye:

• Descripción general de la configuración.. ..... ........ ................... ..... ........ ................... ..... ........ . 14

• Configuración de SIEM. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 15

• Configuración de destinos SIEM ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 16

• Edición de destinos SIEM....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 18

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

13

Configuración del dispositivo

Descripción general de la configuración

En esta sección se describe cómo configurar y activar la función SIEM (Security Information and

Event Management) en su dispositivo.

Los pasos de configuración se realizan con el servidor web interno (Embedded Web Server) de su

dispositivo.

Puede configurar hasta tres destinos SIEM y controlar los eventos que se envían a cada destino en

base al nivel de severidad. Los niveles de severidad se corresponden con los códigos de severidad

de syslog.

14

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

Configuración del dispositivo

Configuración de SIEM

Para configurar la función Security Information and Event Management (SIEM):

1. En Embedded Web Server, haga clic en Propiedades→Seguridad→Registros→SIEM.

Nota: Como alternativa, para acceder a la página SIEM desde la página de

configuración de Conectividad, haga clic en Propiedades→Conectividad→Setup

(Configuración). En SIEM, haga clic en Editar.

En la página SIEM, el área de estado muestra la fecha/hora del último evento del dispositivo y

muestra el estado de activación de los destinos SIEM.

2. Para ver el registro de evento guardado, haga clic en Ver eventos.

Los eventos del último syslog aparecen en orden inverso. El registro de evento puede mostrar

hasta 20 000 eventos. Para descargar el registro de evento, haga clic en Descargar eventos y

guarde el archivo syslog.txt en una carpeta del PC.

3. En el área Compartir eventos se muestra el estado de los destinos SIEM. Los estados incluyen

lo siguiente:

• event range; host name settings (intervalo de evento; opciones de nombre de

host): El destino SIEM está configurado y activado para recibir eventos en el intervalo

especificado.

• Configured; Not Sharing (Configurado; no compartido): El destino SIEM está

configurado, pero no está activado para recibir eventos.

• No configurado: El destino SIEM no está configurado.

4. Para enviar una prueba a los destinos SIEM, haga clic en Enviar evento de muestra. En el

indicativo, haga clic en Enviar. Se envía un evento de muestra a todos los destinos

configurados y activados.

Nota: Si no se configuran destinos, la función Send Sample Event (Enviar evento de

prueba) no está disponible.

Series Xerox

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

AltaLink

®

15

Configuración del dispositivo

Configuración de destinos SIEM

Para editar un destino SIEM (Security Information and Event Management):

1. En el servidor web integrado, haga clic en Propiedades→Seguridad→Registros→SIEM.

2. En el área Share Events (Compartir eventos), haga clic en la fila del destino que desea

configurar. Aparece la ventana de opciones de destino.

3. Para activar el destino para recibir eventos, en Enable Sharing (Activar compartir), haga clic

en el botón de alternancia.

4. En el campo Nombre de destino, introduzca un nombre para el destino SIEM.

5. En el área Connection (Conexión), configure las opciones.

a. Para seleccionar un protocolo para transportar eventos a los destinos configurados en

Protocolo de transporte, seleccione una opción:

• TCP/TLS (Secure/Recommended) (TCP/TLS (Seguro/Recomendado)): Es un protocolo

fiable. Esta es la opción predeterminada y es la más segura.

• TCP: Es un protocolo fiable.

• UDP

Nota: TCP (Transmission Control Protocol) es un protocolo fiable que funciona bien

con redes vinculadas físicamente y con hosts fijos. TCP comprueba que todos los

paquetes de datos son entregados al host que recibe y retransmite los paquetes

perdidos. Este procedimiento asegura que los datos transmitidos son recibidos

eventualmente.

b. En Host (Syslog Server), especifique un destino por nombre de host o dirección IPv4 o

IPv6.

Nota:

• El dispositivo número de puerto de destino de 1 a 65535.

• Si selecciona TCP/TLS, el número de puerto predeterminado es 6514.

• Si selecciona TCP o UDP, el número de puerto predeterminado es 514.

6. Para probar la conexión:

a. Asegúrese de que se ha activado el uso compartido.

b. Haga clic en Probar conexión de la impresora.

c. Si el comando ping enviado a la dirección de destino no tiene respuesta, compruebe la

configuración y vuelva a probar la conexión.

7. En el área Event Policies (Política de eventos), haga clic en Event Range (Intervalo de evento).

En la ventana Event Range (Intervalo de evento), seleccione un nivel de gravedad de conexión

y haga clic en Guardar. El valor predeterminado de nivel de gravedad es 4.

Nota: Cuando se selecciona el nivel de severidad, los mensajes para dicho nivel y

niveles más críticos se envían al destino SIEM.

16

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

Configuración del dispositivo

8. Haga clic en Guardar.

9. Para enviar una prueba a los destinos SIEM, haga clic en Send Sample Event (Enviar evento

de prueba). En el indicativo, haga clic en Enviar. Se envía un evento de muestra a todos los

destinos configurados y activados. Compruebe con el Administrador SIEM para confirmar que

su sistema SIEM ha recibido el evento del dispositivo Xerox.

Nota: Si no se configuran destinos, la función Send Sample Event (Enviar evento de

prueba) no está disponible.

Series Xerox

®

AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

17

Configuración del dispositivo

Edición de destinos SIEM

Para editar un destino de Security Information and Event Management (SIEM):

1. En el servidor web integrado, haga clic en Propiedades→Seguridad→Registros→SIEM.

2. En el área Share Events (Compartir eventos), haga clic en la fila del destino que desea editar.

3. Cuando se le indique, seleccione una opción:

• Para ver o modificar las opciones de destino, haga clic en Editar. Para obtener más

información, consulte Configuración de destinos SIEM.

• Para eliminar las opciones de destino, haga clic en Restauraciones. Cuando se le indique

haga clic en Restauraciones.

18

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

3

Formato de mensajes

Este capítulo incluye:

• Descripción general del formato de mensajes ...... ........ ........ ........ ........ ........ ........ ........ ........ . 20

• Formato de mensajes de syslog ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 21

• Niveles de severidad . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 22

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

19

Formato de mensajes

Descripción general del formato de mensajes

Los mensajes de syslog que genera el equipo Xerox incluyen el mensaje del registro y un conjunto

estándar de datos con detalles del evento. Se proporciona información sobre el dispositivo Xerox

de origen, el momento en que sucedió el evento, el nivel de severidad y una descripción del evento

de syslog.

Los mensajes de syslog utilizan el protocolo syslog RFC 5424 y se comunican en el formato de

evento común (CEF, Common Event Format). El formato CEF estándar fue desarrollado por ArcSight. CEF es un formato de texto extensible concebido para poder utilizarse en una gran cantidad

de dispositivos. CEF define una sintaxis de registros que incluye un encabezado estándar y una extensión variable cuyo formato se establece en pares de valores clave.

Los mensajes de eventos de syslog de Xerox están compuestos por los siguientes campos

predefinidos:

<109>

SYSLOG-MSG

SYSLOG-HEADER

CEF Header

CEF Message

2020-04-12T19:20:50-05:00

SalesNEteam

CEF:0

Xerox

Altalink C8135

111.009.009.23300

1

Arranque del sistema

5

dvchost=SalesNEteam deviceExternalId=

GN1592376

20

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Formato de mensajes

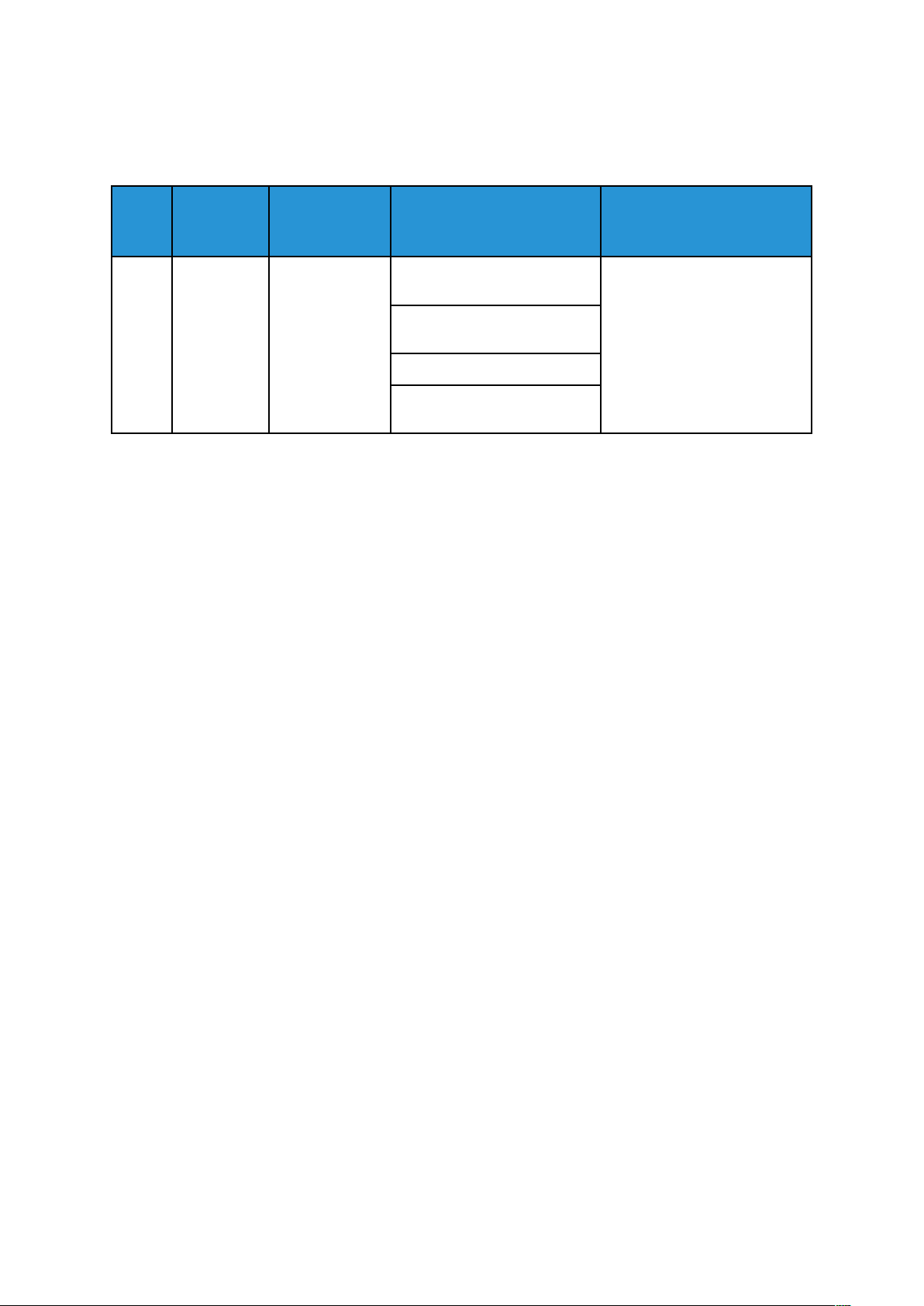

Formato de mensajes de syslog

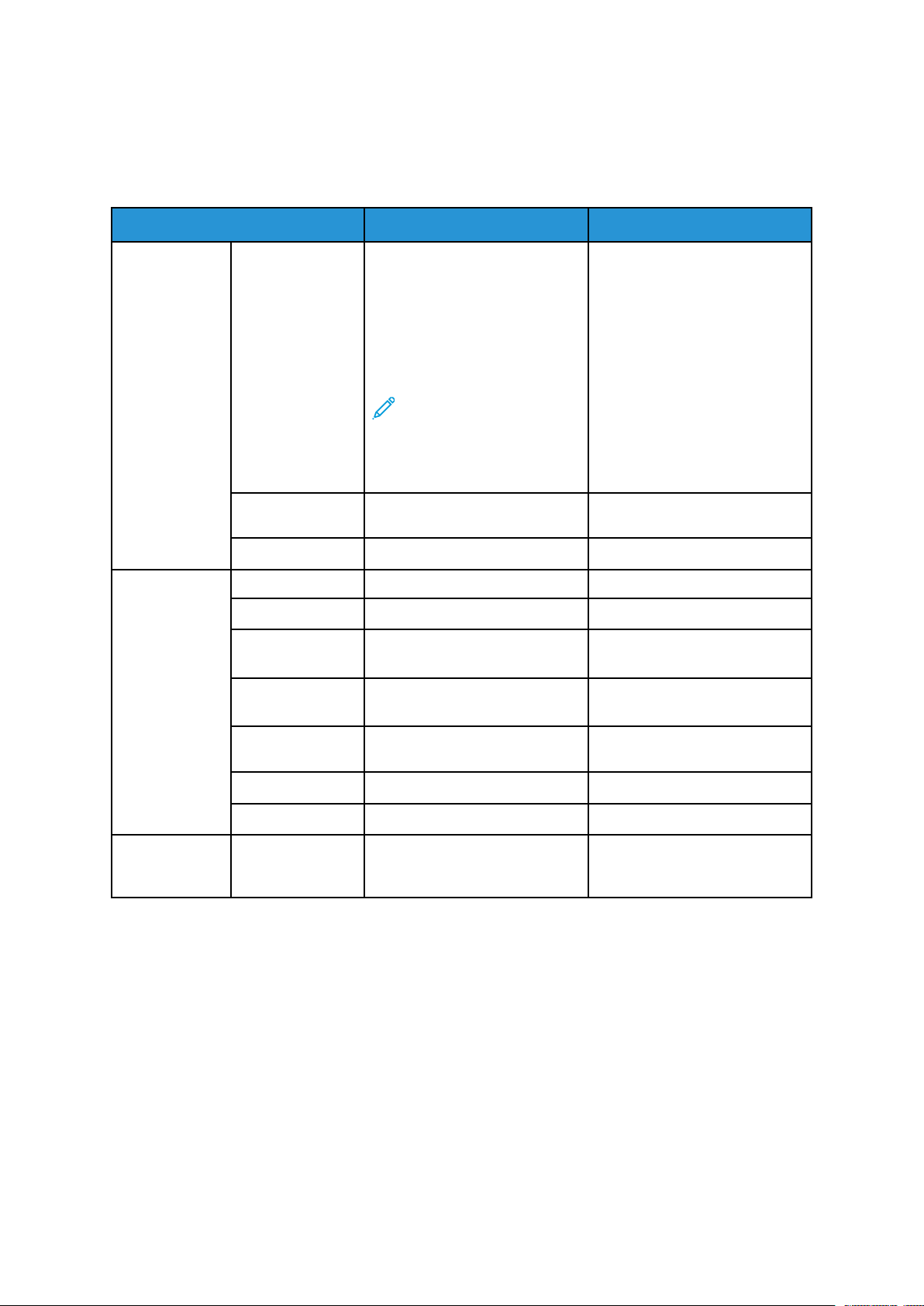

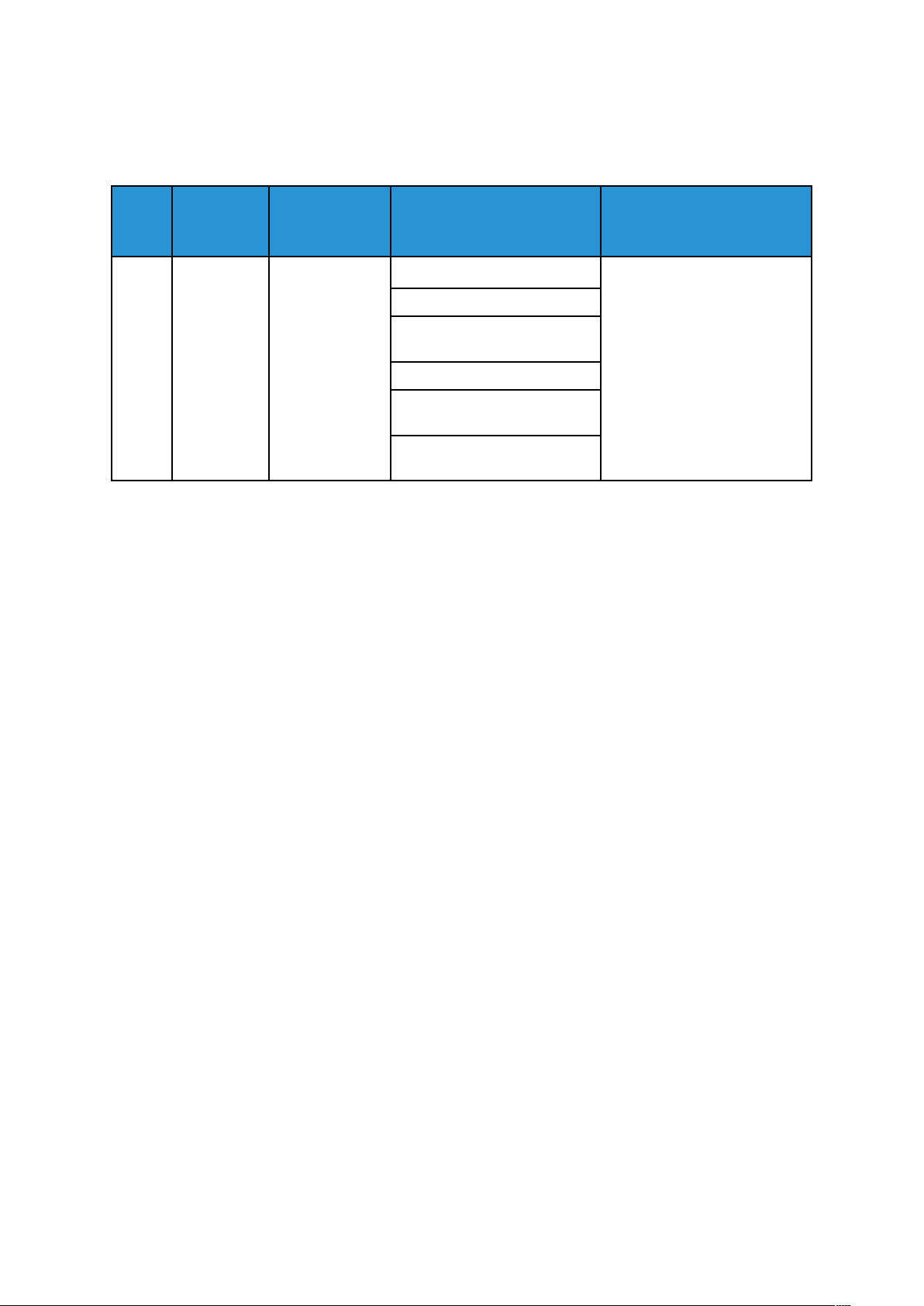

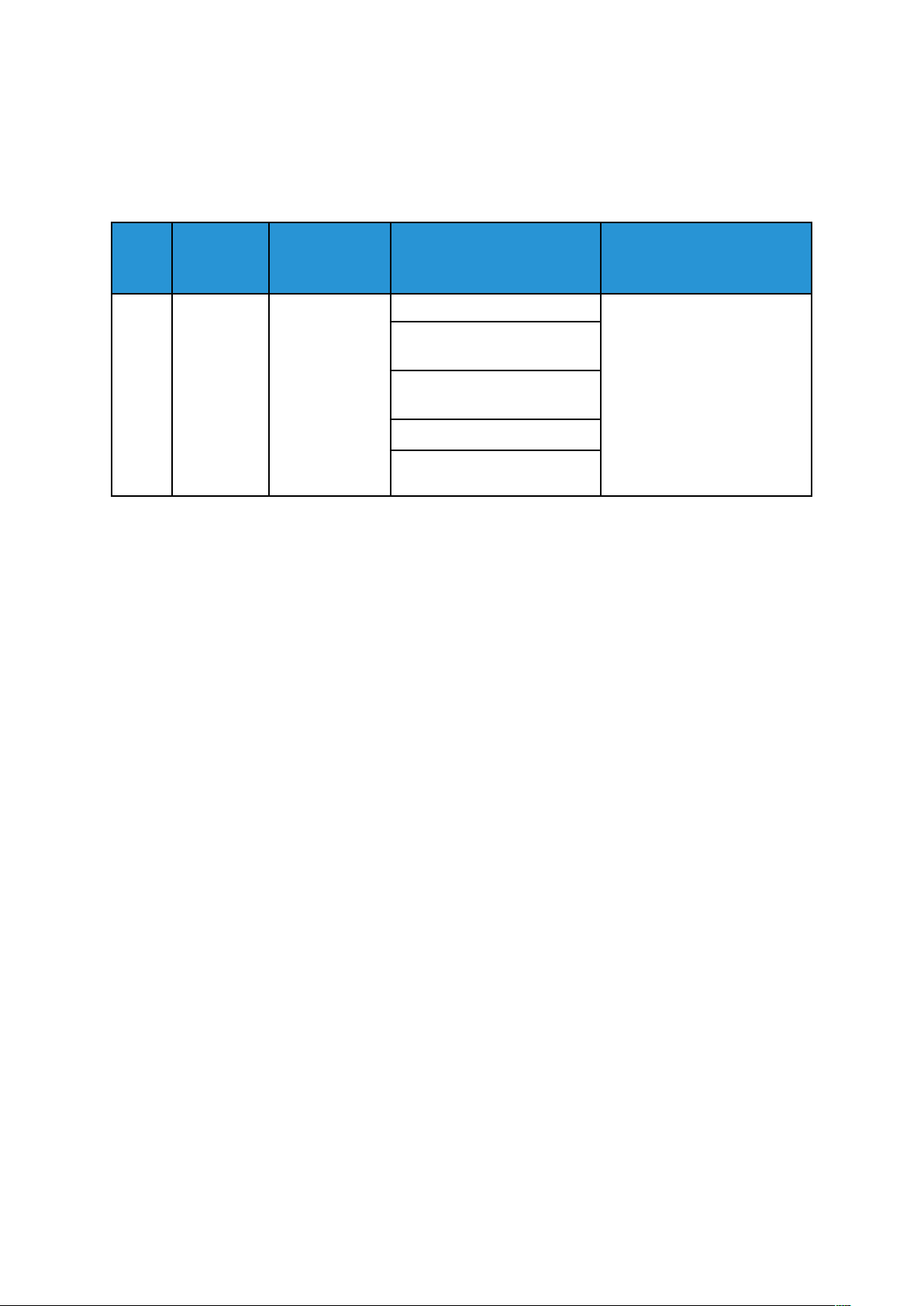

La tabla siguiente enumera cada uno de los campos de los mensajes de syslog, e incluye una descripción y un ejemplo de los datos que se generan con cada campo.

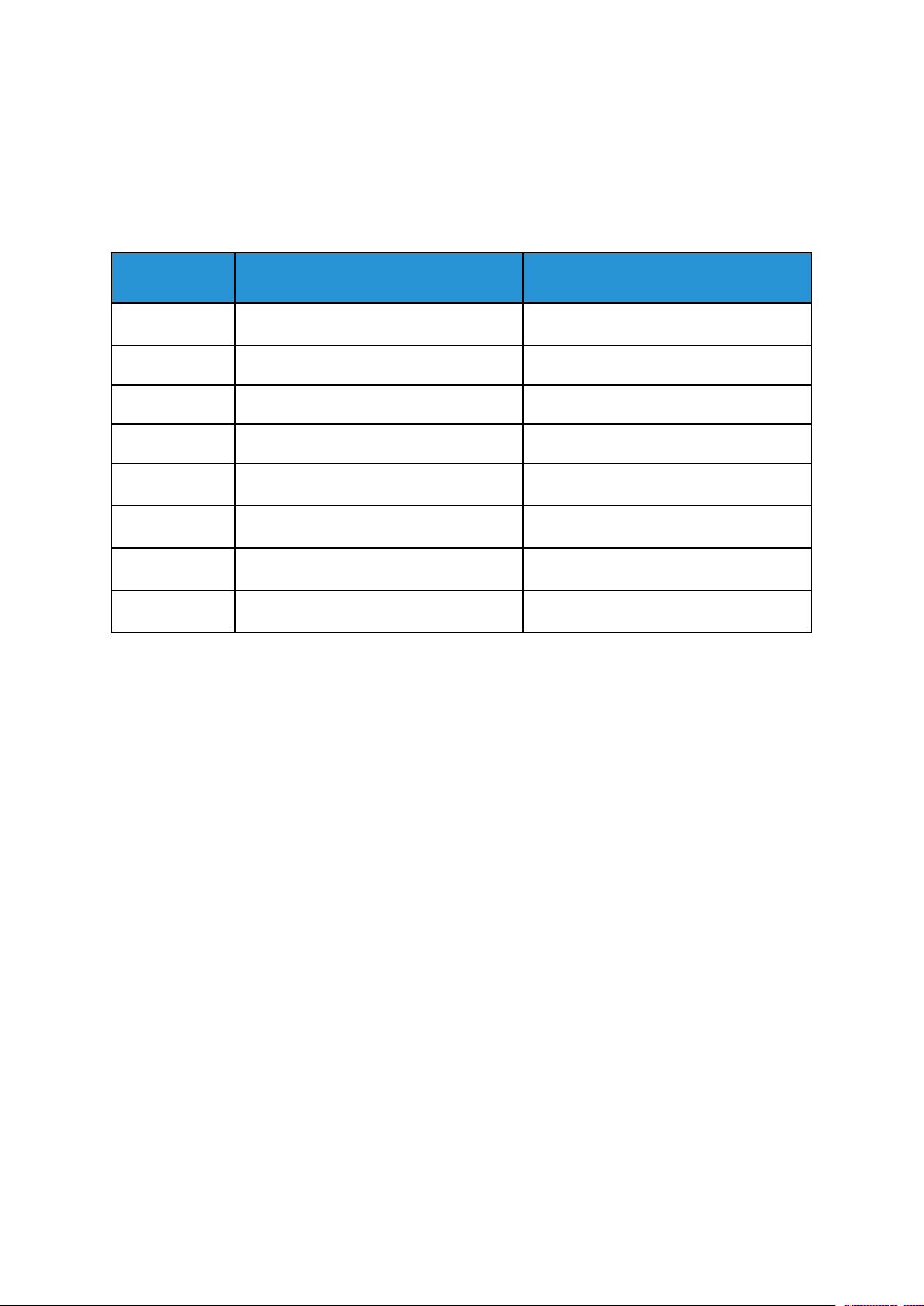

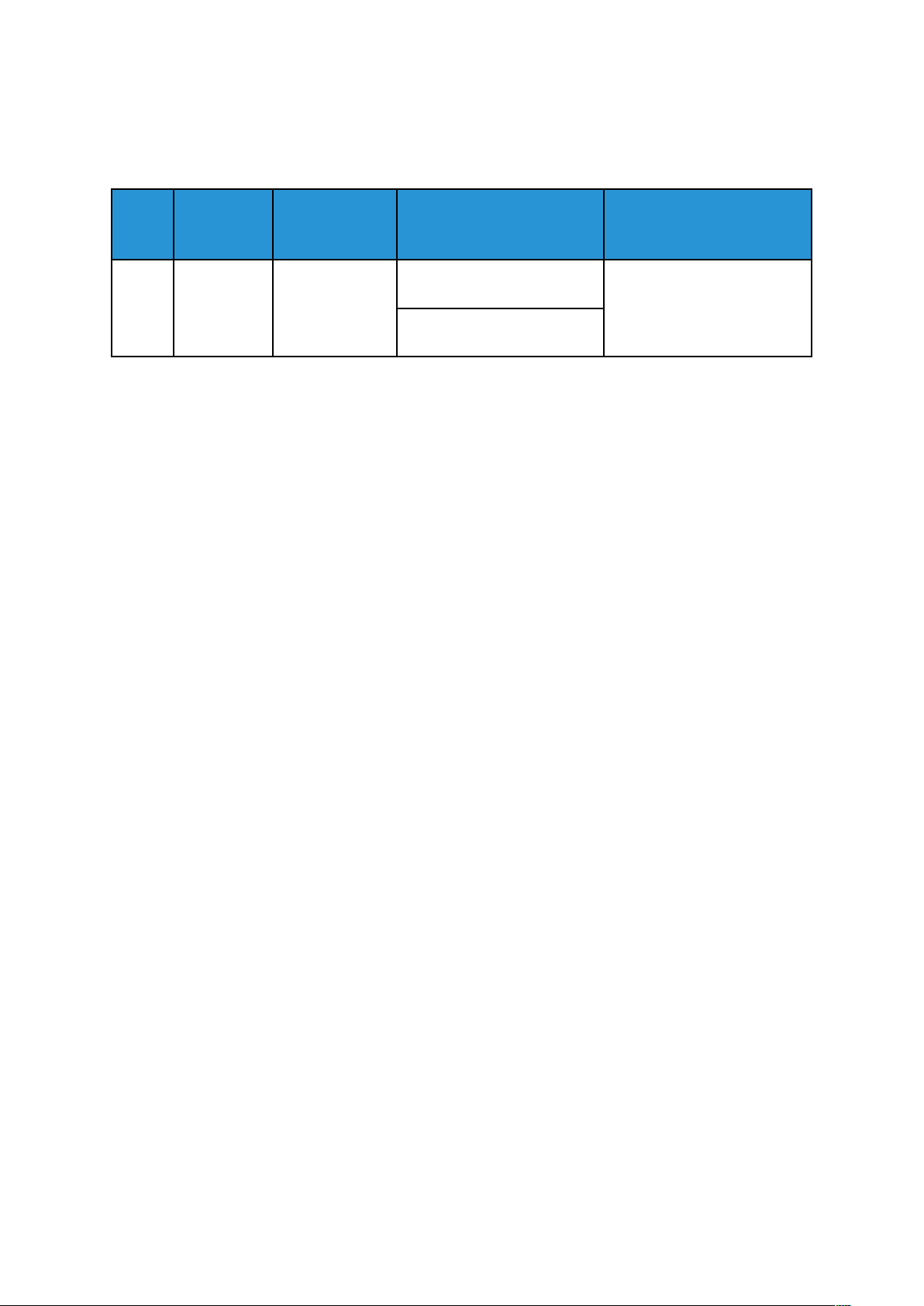

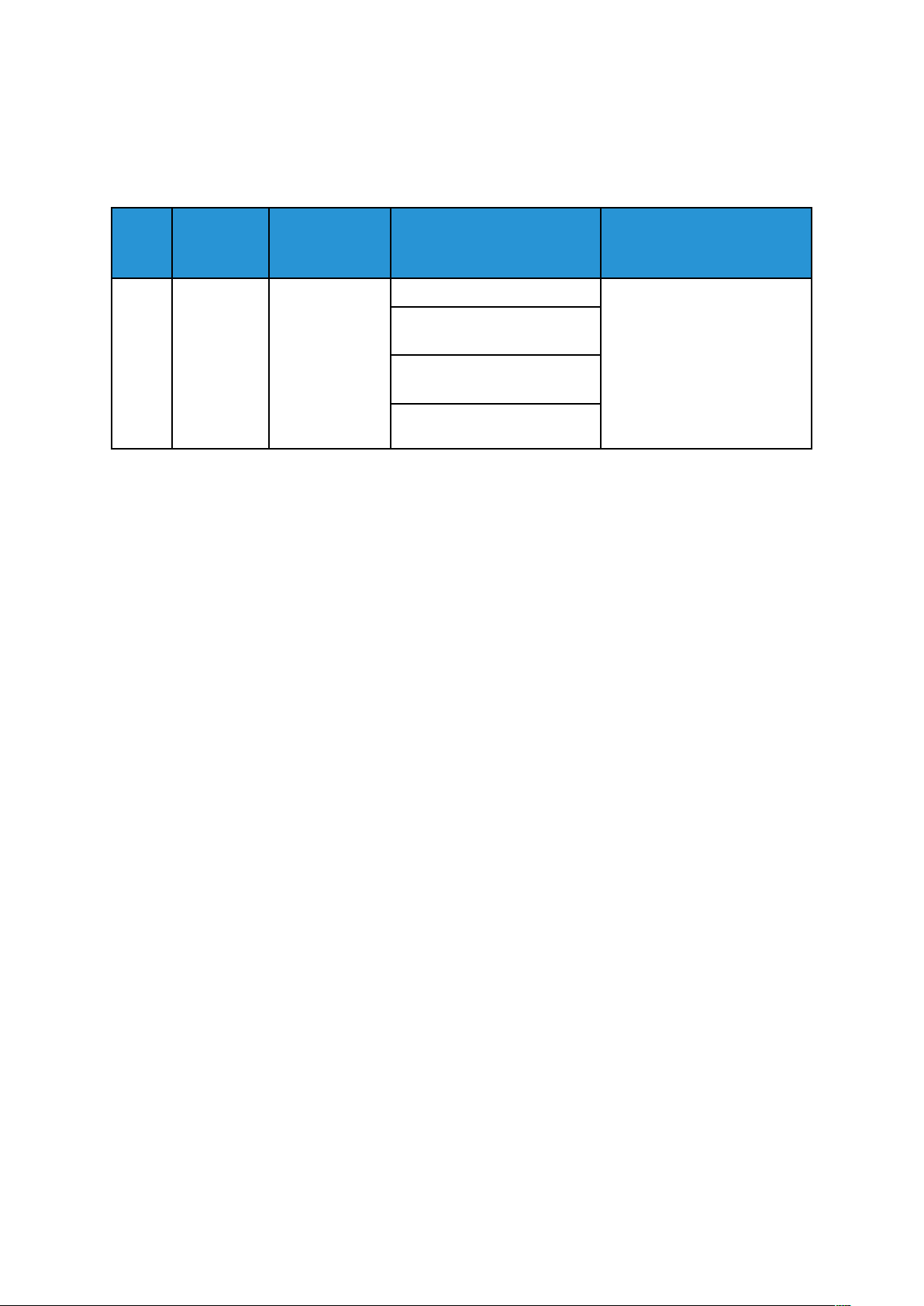

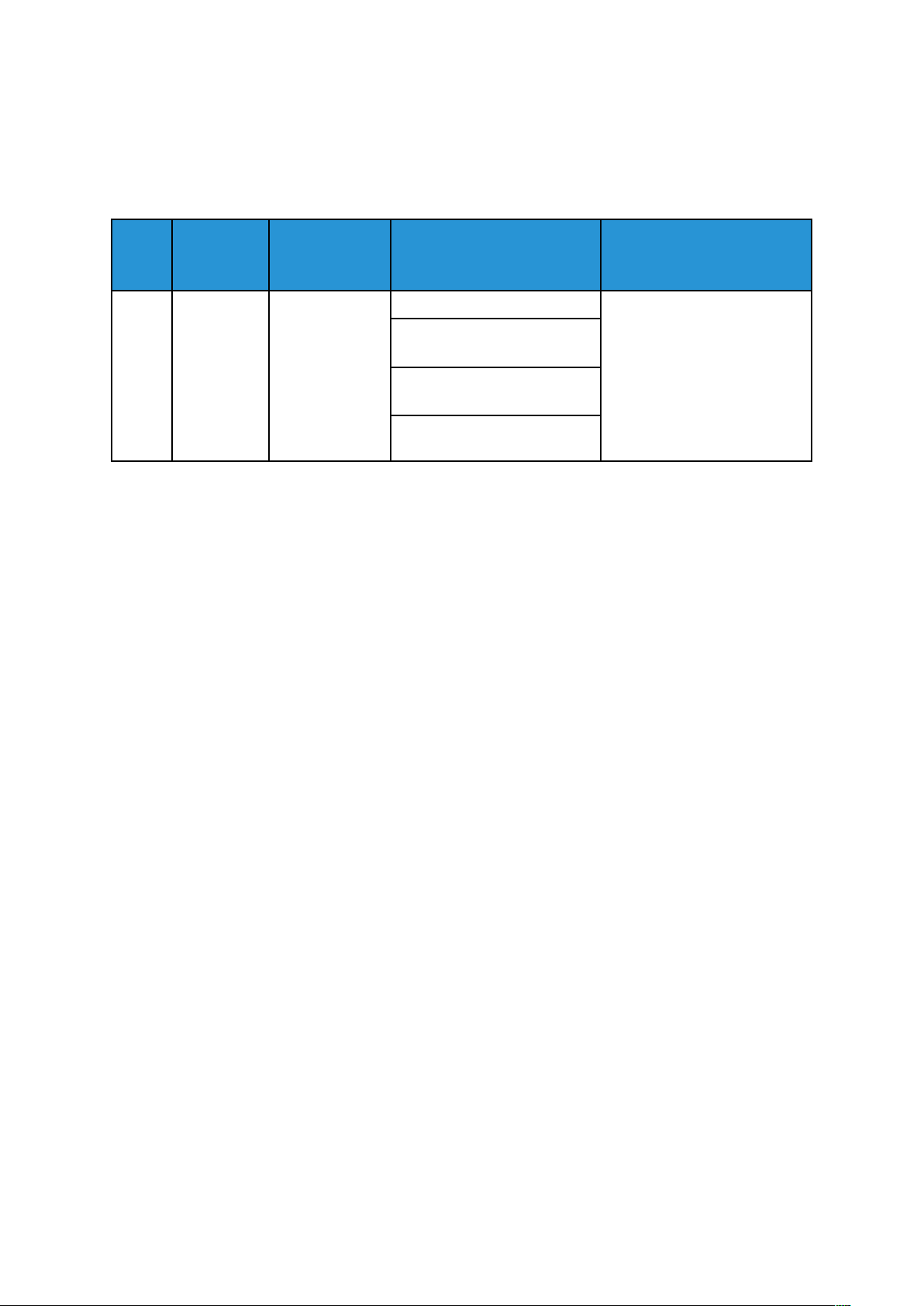

Campos Descripción Ejemplo

SYSLOGHEADER

PRI El número PRI se refiere al valor

de prioridad (PRIVAL) y representa el recurso (Facility) y la severidad (Severity). El valor de

prioridad es el resultado de multiplicar el código de recurso por

8 y sumarle el valor numérico

de severidad.

<109>

Nota: Los dispositivos

Xerox utilizan el código

de recurso 13 de registro

de auditoría (Log Audit

Facility code 13).

TIMESTAMP aaaa-mm-ddThh:mm:ss+-ZONA 2020-04-12T19:20:50-

05:00

HOSTNAME Nombre de host del dispositivo SalesNEteam

CEF Header CEF:Version CEF:0 CEF:0

Device Vendor Fabricante del dispositivo Xerox

Device Product Nombre del modelo de

dispositivo

Device Version Versión de software del

dispositivo

Altalink C8135

111.009.009.23300

Device Event

Class ID

Name Descripción del evento Arranque del sistema

Severity Severidad de syslog 5

CEF Message [Extension] Datos de entrada de eventos

ID de registro de auditoría 1

del registro de auditoría en formato CEF

dvchost=SalesNEteam deviceExternalId=

GN1592376

Ejemplo de un evento completo:

<109> 2020-04-12T19:20:50-05:00 SalesNEteam CEF:0|Xerox|Altalink

C8135| 111.009.009.21000 |1 | Arranque del sistema |5|dvchost=SalesNEteam deviceExternalId=GN1592376

Series Xerox

®

AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

21

Formato de mensajes

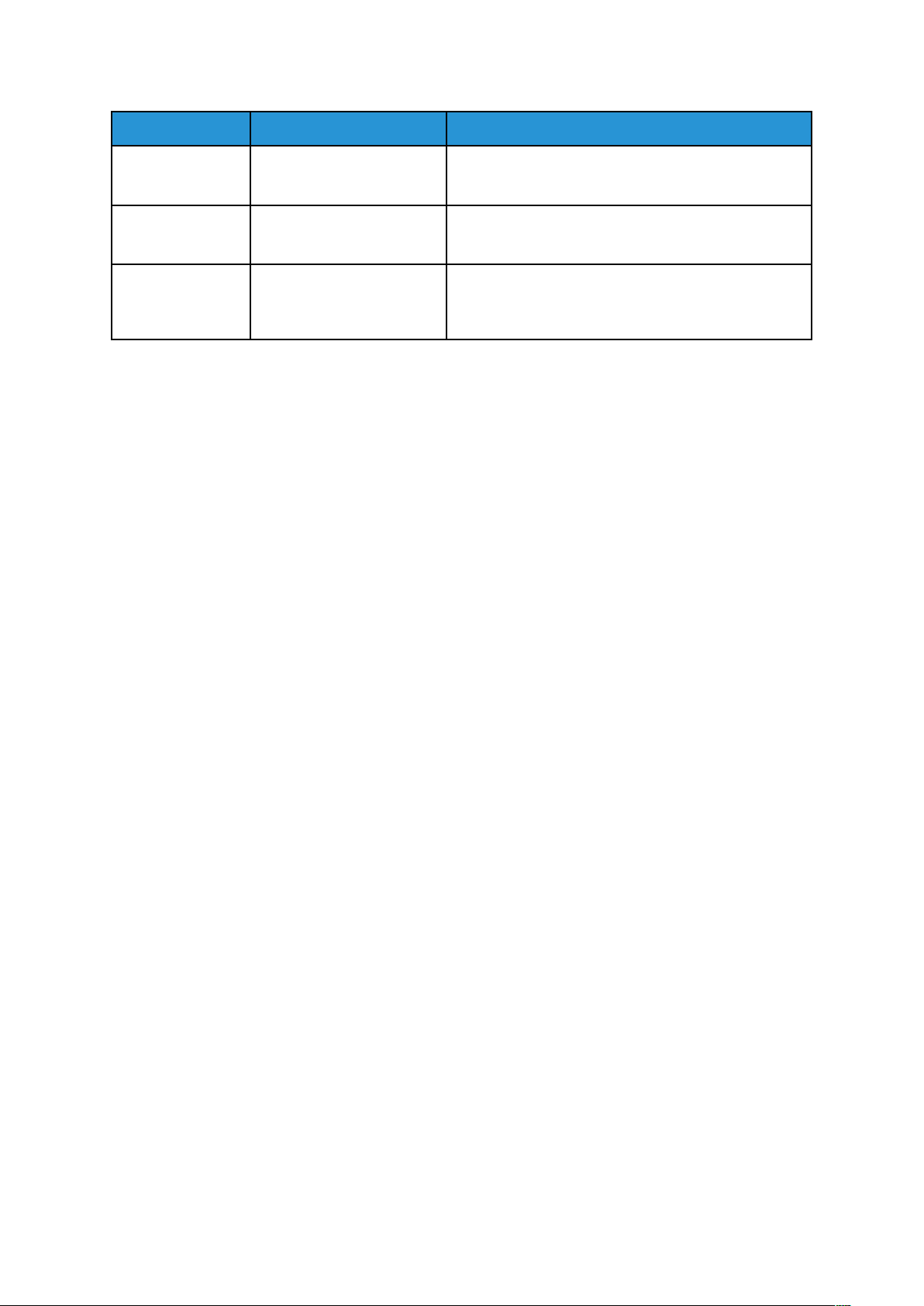

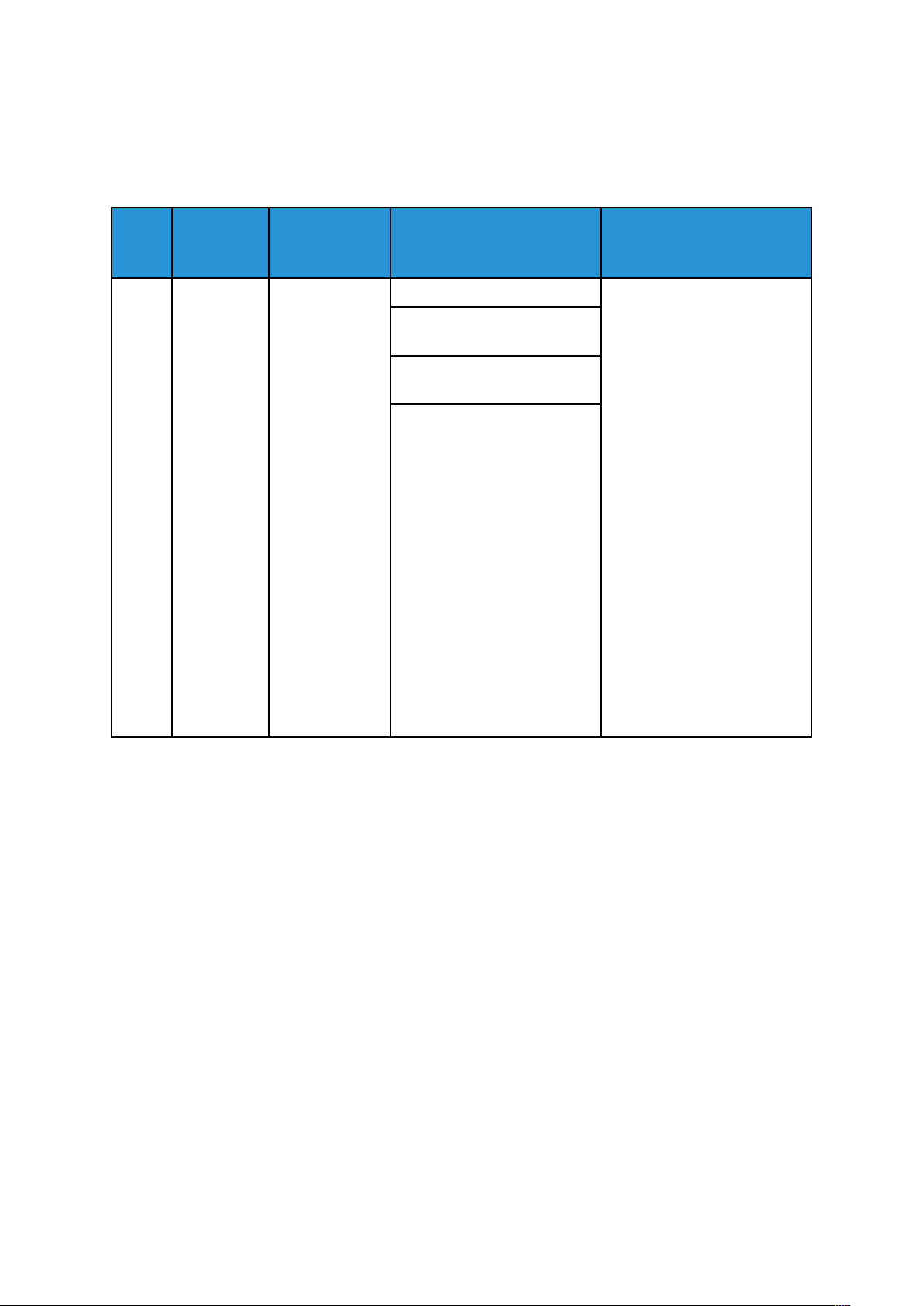

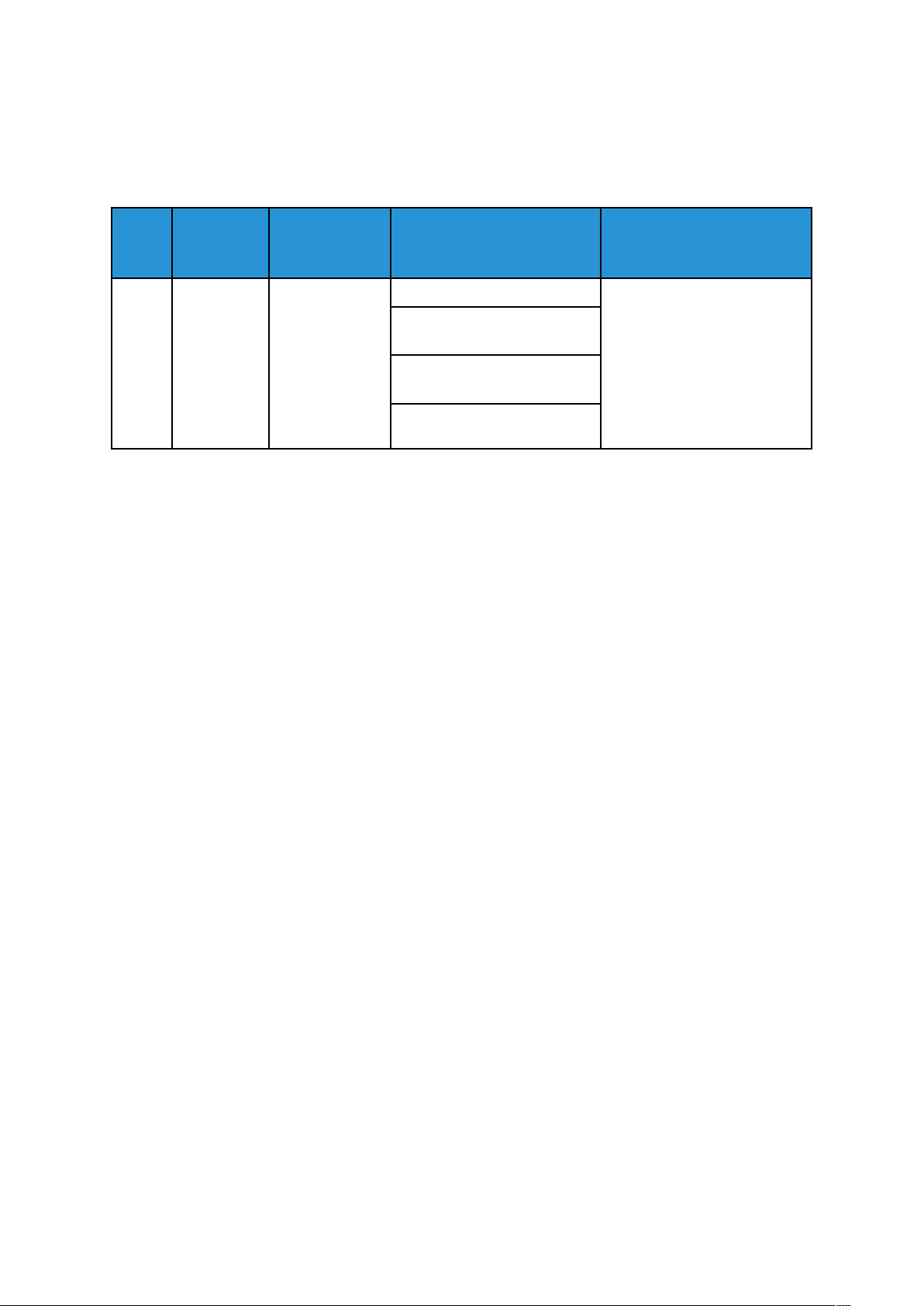

Niveles de severidad

El administrador del sistema puede controlar los eventos que se envían a sistemas SIEM basándose en su severidad.

Los mensajes de syslog que generan los equipos Xerox utilizan los siguientes niveles de severidad,

tal como se definen en el protocolo syslog 5424:

Código

numérico Nivel de severidad

0 Emergencia Sistema inutilizable

1 Alerta Necesidad de acción inmediata

2 Crítico Estado crítico

3 Error Condiciones de error

4 Peligro Estado de peligro

Descripción

5 Aviso Estado significativo pero normal

6 Informativo Mensajes informativos

7 Depuración Mensajes de bajo nivel

22

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

4

Lista de mensajes

Este capítulo incluye:

• Descripción general de la lista de mensajes ..... ........ ........ ........ ........ ........ ........ ........ ........ ..... 28

• Asignación de nombres clave del CEF ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 29

• 1 System Startup..... ........ ........ ................ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 31

• 2 System Shutdown.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 32

• 3 Standard Disk Overwrite Started ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 33

• 4 Standard Disk Overwrite Complete .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 34

• 5 Print Job ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 35

• 6 Network Scan Job. ........ ........ ........................ ........ ........................ ........ ........................ ..... 36

• 7 Server Fax Job ... ................... ............. ................... ........ ..... ................... ........ ..... ................ 37

• 8 Internet Fax Job . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 38

• 9 Email Job ....... ................... ..... ........ ................... ..... ........ ................... ............. ................... 39

• 10 Audit Log Disabled .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 40

• 11 Audit Log Enabled ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 41

• 12 Copy Job . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 42

• 13 Embedded Fax Job .... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 43

• 14 LAN Fax Job ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 44

• 16 Full Disk Overwrite Started....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 45

• 17 Full Disk Overwrite Complete ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 46

• 20 Scan to Mailbox Job . ................ ........ ........ ................ ........ ........ ................ ........ ........ ....... 47

• 21 Delete File/Dir ........ ........ ................... ..... ........ ................... ..... ........ ................... ..... ........ . 48

• 23 Scan to Home..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 49

• 24 Scan to Home Job ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 50

• 27 Postscript Passwords..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 51

• 29 Network User Login ........... ........ ........ ................ ........ ........ ................ ........ ........ .............. 52

• 30 SA Login. ................ ........ ........ ................ ........ ........ ................ ........ ........ ................ ........ . 53

• 31 User Login.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 54

• 32 Service Login Diagnostics ...... ........ ................ ........ ........ ................ ........ ........ .................. 55

• 33 Audit Log Download . ..... ........ ........ ........... ..... ........ ........ ........... ..... ........ ........ .................. 56

• 34 Immediate Job Overwrite Enablement........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 57

• 35 SA PIN Changed.. ........ ................ ........ ........ ................ ........ ........ ........ ........ ........ ........ .... 58

• 36 Audit Log File Saved.......... ........ ........................ ........ ........................ ........ ................... ... 59

• 37 Force Traffic over Secure Connection .......... ........ ........ ................ ........ ........ ................ ..... 60

• 38 Security Certificate.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 61

®

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

23

Lista de mensajes

• 39 IPsec . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 62

• 40 SNMPv3 ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 63

• 41 IP Filtering Rules. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 64

• 42 Network Authentication Configuration ... ........ ................... ..... ........ ................... ..... ........ . 65

• 43 Device Clock..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 66

• 44 Software Upgrade ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 67

• 45 Clone File Operations.............. ..... ........ ................... ............. ................... ............. ............ 68

• 46 Scan Metadata Validation ........ ........ ........ ................ ........ ........ ................ ........ ........ ....... 69

• 47 Xerox Secure Access Configuration ................. ........ ........................ ........ ........................ . 70

• 48 Service Login Copy Mode....... ........ ........................ ........ ........................ ........ .................. 71

• 49 Smartcard Login . ........ ........ ........ ................ ........ ........ ................ ........ ........ ................ ..... 72

• 50 Process Terminated... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 73

• 51 Scheduled Disk Overwrite Configuration . ........ ........ ........ ........ ........ ........ ........ ........ ........ . 74

• 53 Saved Jobs Backup . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 75

• 54 Saved Jobs Restore ...... ........................ ........ ........................ ........ ........ ................ ........ .... 76

• 57 Session Timer Logout .... ........ ........ ................ ........ ........ ................ ........ ........ ........ .......... 77

• 58 Session Timeout Interval Change ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 78

• 59 User Permissions...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 79

• 60 Device Clock NTP Configuration ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 80

• 61 Device Administrator Role Permission ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ . 81

• 62 Smartcard Configuration ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 82

• 63 IPv6 Configuration ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 83

• 64 802.1x Configuration.............. ..... ........ ................... ............. ................... ............. ............ 84

• 65 Abnormal System Termination.................... ........ ........ ..... ................... ........ ..... ................ 85

• 66 Local Authentication Enablement ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 86

• 67 Web User Interface Login Method........ ............. ................... ............. ................... ........ ... 87

• 68 FIPS Mode Configuration ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 88

• 69 Xerox Secure Access Login ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 89

• 70 Print from USB Enablement ... ........ ................ ........ ........ ................ ........ ........ ................ .. 90

• 71 USB Port Enablement ... ........ ........ ........ ........ ........ ........ ........ ........ ................ ........ ........ ... 91

• 72 Scan to USB Enablement.... ........................ ........ ........ ..... ................... ........ ..... ................ 92

• 73 System Log Download..... ................ ........ ........ ................ ........ ........ ................ ........ ........ 93

• 74 Scan to USB Job................ ........ ........ ................ ........ ........ ................ ........ ........ .............. 94

• 75 Remote Control Panel Configuration.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 95

• 76 Remote Control Panel Session.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 96

• 77 Remote Scan Feature Enablement ........ ................ ........ ........ ........................ ........ ........... 97

• 78 Remote Scan Job Submitted ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 98

• 79 Remote Scan Job Completed ..... ........ ................ ........ ........ ................ ........ ........ ........ ...... 99

• 80 SMTP Connection Encryption.... ........ ........ ................ ........ ........ ................ ........ ........ ..... 100

24

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Lista de mensajes

• 81 Email Domain Filtering Rule .. ........ ................ ........ ........ ................ ........ ........ ................ 101

• 82 Software Verification Test Started . ............. ................... ............. ................... ............. ... 102

• 83 Software Verification Test Complete....... ........ ........ ........ ........ ........ ........ ........ ........ ....... 103

• 84 McAfee Security State ... ........ ................... ..... ........ ........ ........... ..... ........ ........ ................ 104

• 85 McAfee Security Event..... ..... ........ ................... ..... ........ ................... ............. ................. 105

• 87 McAfee Agent ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 106

• 88 Digital Certificate Import Failure ................ ........ ........ ................ ........ ........ ................ ... 107

• 89 Device User Account Management.... ..... ........ ................... ..... ........ ................... ..... ....... 108

• 90 Device User Account Password Change.... ........ ........ ........ ........ ........ ........ ........ ........ ...... 109

• 91 Embedded Fax Job Secure Print Passcode .............. ........ ........................ ........ ............. ... 110

• 92 Scan to Mailbox Folder Password . ........ ........ ........................ ........ ........................ ........ .. 111

• 93 Embedded Fax Mailbox Passcode ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 112

• 94 FTP / SFTP Filing Passive Mode............ ........ ........................ ........ ........ ................ ........ .. 113

• 95 Embedded Fax Forwarding Rule..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 114

• 96 Allow Weblet Installation........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 115

• 97 Weblet Installation..... ........ ................ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 116

• 98 Weblet Enablement ........... ........ ........ ................ ........ ........ ................ ........ ........ ............ 117

• 99 Network Connectivity Configuration . ........ ................ ........ ........ ................ ........ ........ ..... 118

• 100 Address Book Permissions ...... ........ ........ ........ ................ ........ ........ ................ ........ ...... 119

• 101 Address Book Export ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 120

• 102 Software Upgrade Policy . ................... ............. ................... ............. ................... ........ . 121

• 103 Supplies Plan Activation ............ ........ ........ ........................ ........ ........................ ........ .. 122

• 104 Plan Conversion..... ........................ ........ ........ ........... ..... ........ ........ ........... ..... ........ ...... 123

• 105 IPv4 Configuration ........ ................ ........ ........ ................ ........ ........ ................ ........ ...... 124

• 106 SA PIN Reset ...... ........................ ........ ........................ ........ ........................ ........ ........ . 125

• 107 Convenience Authentication Login ................... ........ ..... ................... ........ ..... .............. 126

• 108 Convenience Authentication Configuration........ ........ ........ ........ ........ ........ ........ ........ .. 127

• 109 Embedded Fax Passcode Length . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 128

• 110 Custom Authentication Login ...... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 129

• 111 Custom Authentication Configuration ....... ........................ ........ ........................ ........ .. 130

• 112 Billing Impression Mode . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 131

• 114 Clone File Installation Policy ... ........ ........................ ........ ................... ..... ........ ............. 132

• 115 Save For Reprint Job ........ ........ ........ ................ ........ ........ ................ ........ ........ ............ 133

• 116 Web User Interface Access Permission ..... ........ ........ ........ ........ ........ ........ ........ ........ .... 134

• 117 System Log Push to Xerox.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 135

• 120 Mopria Print Enablement...... ..... ................... ........ ........................ ........ ....................... 136

• 123 Near Field Communication (NFC) Enablement.. ........ ........ ........ ........ ........ ........ ........ ... 137

• 124 Invalid Login Attempt Lockout....... ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 138

• 125 Secure Protocol Log Enablement.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 139

Series Xerox

®

AltaLink

®

25

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Lista de mensajes

• 126 Display Device Information Configuration ........... ........ ........................ ........ ................ 140

• 127 Successful Login After Lockout Expired ................ ........ ........................ ........ ................ 141

• 128 Erase Customer Data .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 142

• 129 Audit Log SFTP Scheduled Configuration ...... ........ ........ ........ ........ ........ ........ ........ ....... 143

• 130 Audit Log SFTP Transfer... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 144

• 131 Remote Software Download Policy . ........ ................ ........ ........ ................ ........ ........ ..... 145

• 132 AirPrint & Mopria Scanning Configuration .............. ........ ........ ................ ........ ........ ..... 146

• 133 AirPrint & Mopria Scan Job Submitted ................ ........ ........ ................ ........ ........ ........ . 147

• 134 AirPrint & Mopria Scan Job Completed .. ........ ........ ........ ........ ........ ........ ........ ........ ...... 148

• 136 Remote Services NVM Write ... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 149

• 137 FIK Install via Remote Services ............. ........ ........ ................ ........ ........ ................ ....... 150

• 138 Remote Services Data Push........ ........ ........ ........ ................ ........ ........ ................ ........ .. 151

• 139 Remote Services Enablement... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 152

• 140 Restore Backup Installation Policy .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 153

• 141 Backup File Downloaded .. ................ ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 154

• 142 Backup File Restored ....... ........ ........ ................ ........ ........ ................ ........ ........ ..... ....... 155

• 144 User Permission Role Assignment....... ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 156

• 145 User Permission Role Configuration ...... ................... ........ ..... ................... ........ ..... ....... 157

• 146 Admin Password Reset Policy Configuration............. ........ ..... ................... ........ ..... ....... 158

• 147 Local User Account Password Policy ........ ................ ........ ........ ................ ........ ........ ..... 159

• 148 Restricted Administrator Login. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 160

• 149 Restricted Administrator Role Permission .. ........ ........ ........ ........ ........ ........ ........ ........ ... 161

• 150 Logout .. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 162

• 151 IPP Configuration ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 163

• 152 HTTP Proxy Server Configuration ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ . 164

• 153 Remote Services Software Download ... ........ ........ ........ ........ ........ ........ ........ ........ ........ 165

• 154 Restricted Administrator Permission Role Configuration ...... ........ ........ ........ ........ ........ . 166

• 155 Weblet Installation Security Policy.... ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 167

• 156 Lockdown and Remediate Security Enablement ... ........ ........ ........ ........ ........ ........ ........ 168

• 157 Lockdown Security Check Complete . ..... ................... ........ ..... ................... ........ ..... ....... 169

• 158 Lockdown Remediation Complete....... ........ ........ ........ ........ ........ ........ ........ ........ ........ . 170

• 159 Send Engineering Logs on Data Push. ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 171

• 160 Print Submission of Clone Files Policy. ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 172

• 161 Network Troubleshooting Data Capture.................. ........ ................... ..... ........ ............. 173

• 162 Network Troubleshooting Data Download .... ........ ................ ........ ........ ................ ....... 174

• 163 DNS-SD Record Data Download...... ........ ................ ........ ........ ................ ........ ........ ..... 175

• 164 One-Touch App Management. ........ ........ ................ ........ ........ ................ ........ ........ ..... 176

• 165 SMB Browse Enablement ...... ..... ........ ................... ............. ................... ............. .......... 177

• 166 Standard Job Data Removal Started..... ........ ........ ........ ........ ........ ........ ........ ........ ....... 178

26

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Lista de mensajes

• 167 Standard Job Data Removal Complete .. ........ ........ ........ ........ ........ ........ ........ ........ ...... 179

• 168 Full Job Data Removal Started ... ........ ........ ................ ........ ........ ........ ........ ........ ........ .. 180

• 169 Full Job Data Removal Complete ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ 181

• 170 Scheduled Job Data Removal Configuration ........ ........ ................ ........ ........ ................ 182

• 171 Cross-Origin-Resource-Sharing (CORS) ....... ................ ........ ........ ........ ........ ........ ........ .. 183

• 172 One-Touch App Export. ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 184

• 173 Fleet Orchestrator Trust Operations . ........ ........ ........ ........ ........ ........ ........ ........ ........ .... 185

• 174 Fleet Orchestrator Configuration .................. ........ ........................ ........ ....................... 186

• 175 Fleet Orchestrator - Store File for Distribution ..... ........ ........ ........ ........ ........ ........ ........ . 187

• 176 Xerox Configuration Watchdog Enablement ... ........ ........ ........ ........ ........ ........ ........ ..... 188

• 177 Xerox Configuration Watchdog Check Complete . ........ ........ ........ ........ ........ ........ ........ . 189

• 178 Xerox Configuration Watchdog Remediation Complete...... ........ ........ ........ ........ ........ .. 190

• 179 ThinPrint Configuration ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 191

• 180 iBeacon Active..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 192

• 181 Network Troubleshooting Feature ............. ................... ............. ................... ............. ... 193

• 182 POP3 Connection Encryption (TLS) ........ ........ ........ ........ ........ ........ ........ ........ ........ ...... 194

• 183 FTP Browse Configuration ................. ........ ........................ ........ ........ ................ ........ .. 195

• 184 SFTP Browse Configuration... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 196

• 189 Smart Proximity Sensor “Sleep on Departure” Enablement....... ........ ........ ........ ........ .... 197

• 190 Cloud Browsing Enablement ... ........ ........ ................ ........ ........ ................ ........ ........ ..... 198

• 192 Scan to Cloud Job... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ..... 199

• 193 Xerox Workplace Cloud Enablement . ........ ........ ........ ........ ........ ........ ........ ........ ........ ... 200

• 194 Scan To Save FTP and SFTP Credentials Policy Configured ...... ................ ........ ........ ..... 201

• 195 Card Reader ......... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 202

• 196 EIP App Management . ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ 203

• 197 EIP App Enablement. ................... ............. ................... ............. ................... ............. ... 204

• 199 Card Reader Upgrade Policy ... ................... ............. ................... ........ ..... ................... .. 205

• 200 Card Reader Upgrade Attempted.. ........ ........ ........ ........ ........ ........ ........ ........ ........ ....... 206

• 204 Syslog Server Configuration ........ ........ ................ ........ ........ ................ ........ ........ ........ . 207

• 205 TLS Configuration... ................ ........ ........ ................ ........ ........ ................ ........ ........ ..... 208

• 208 Trabajo cancelado ..... ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ ........ .. 209

• Más información .. ........ ........................ ........ ................... ..... ........ ................... ..... ........ ...... 210

Series Xerox

®

AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

27

Lista de mensajes

Descripción general de la lista de mensajes

Esta sección contiene una lista de mensajes de syslog que generan los dispositivos Xerox. Los eventos se transmiten en formato CEF (Common Event Format) y se envían conforme se producen.

Los administradores del sistema pueden utilizar las listas de mensajes para analizar los datos comunicados, identificar eventos concretos e investigar problemas. Se proporciona una lista de nombres claves del CEF estándar para facilitar la comprensión de los datos generados al

administrador.

Para obtener información detallada sobre opciones y funciones relacionadas con la grabación de

eventos, consulte la Guía del administrador del sistema correspondiente a su impresora en www.

xerox.com/office/support, o en la Ayuda de Embedded Web Server.

28

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

Lista de mensajes

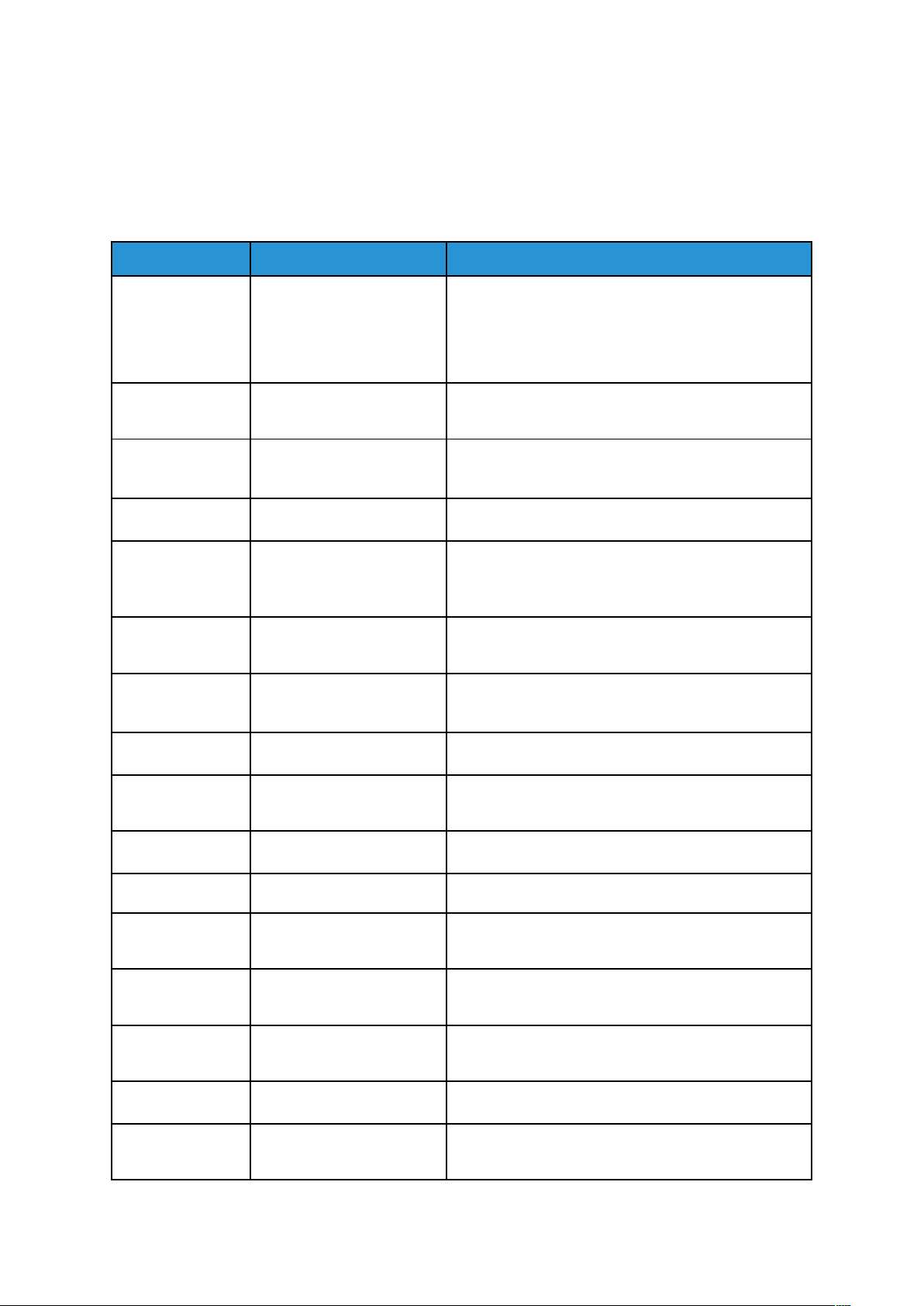

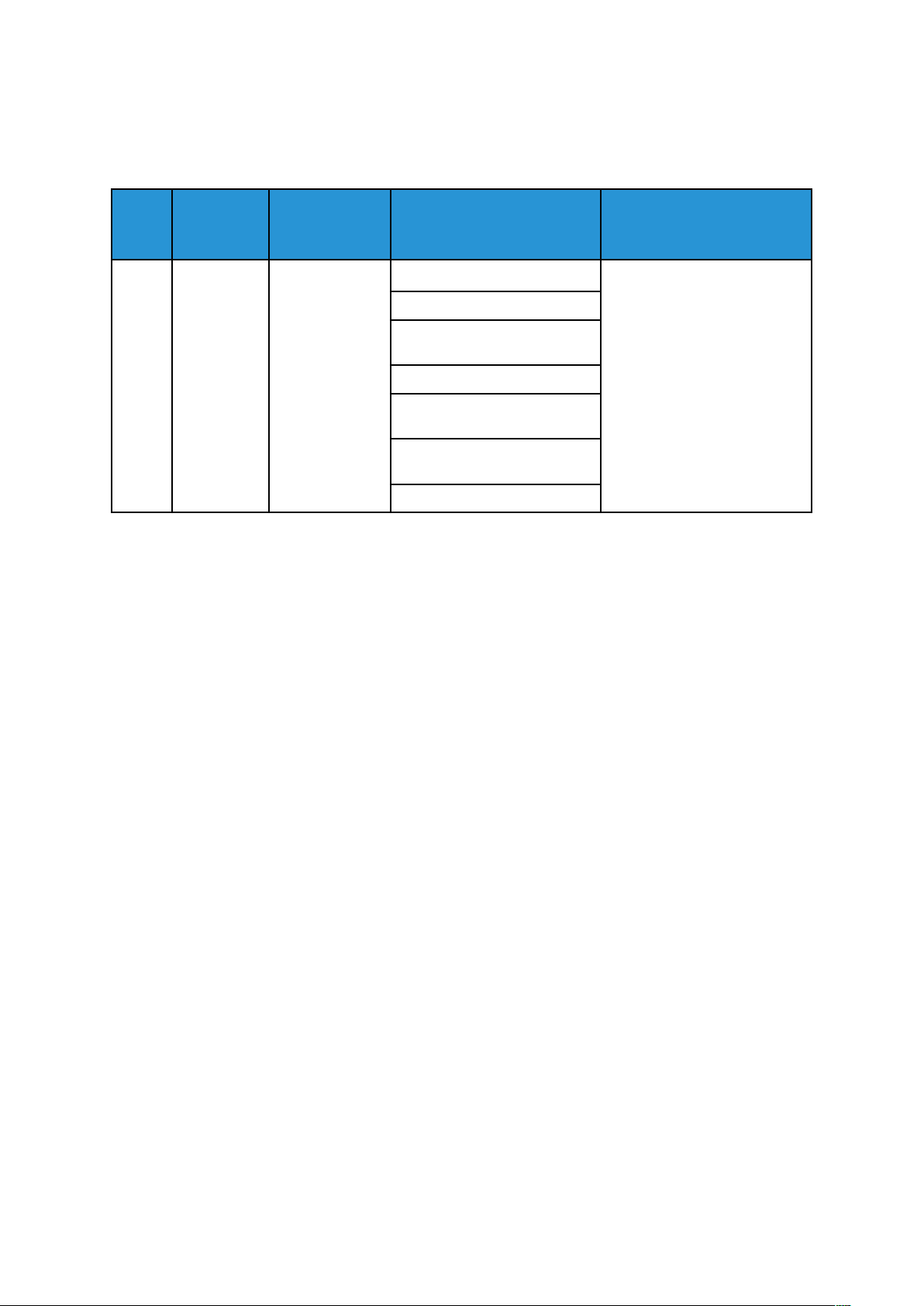

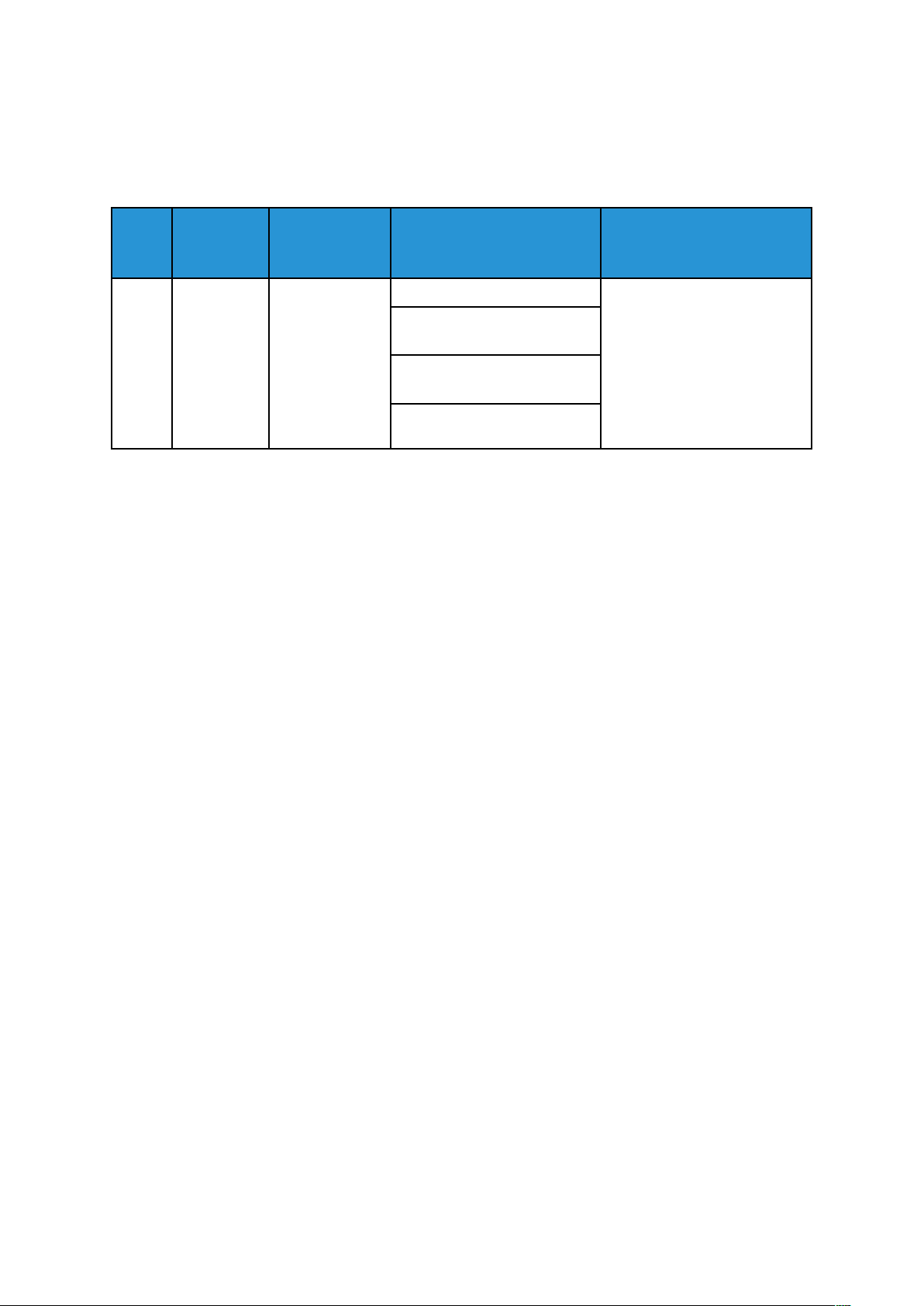

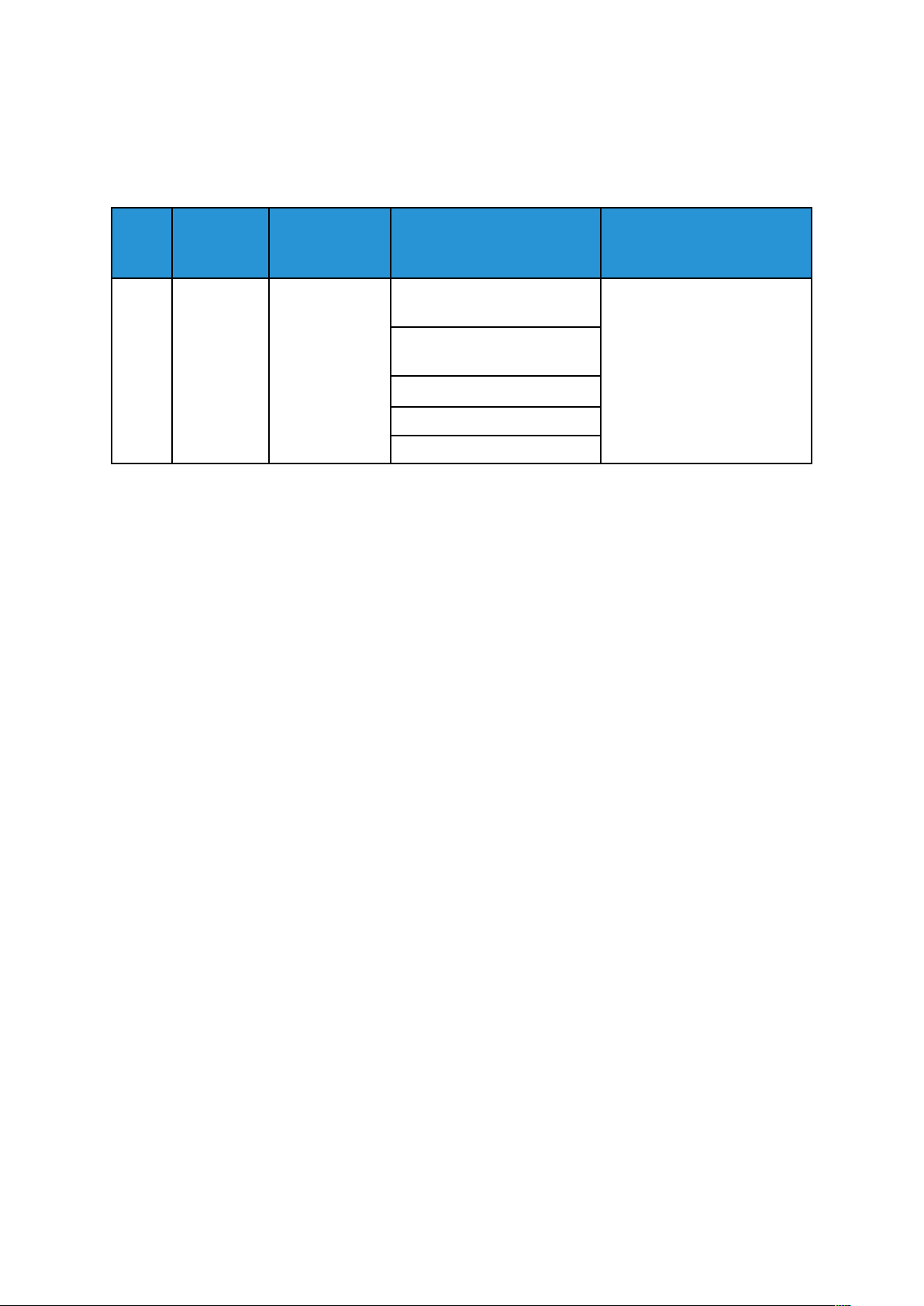

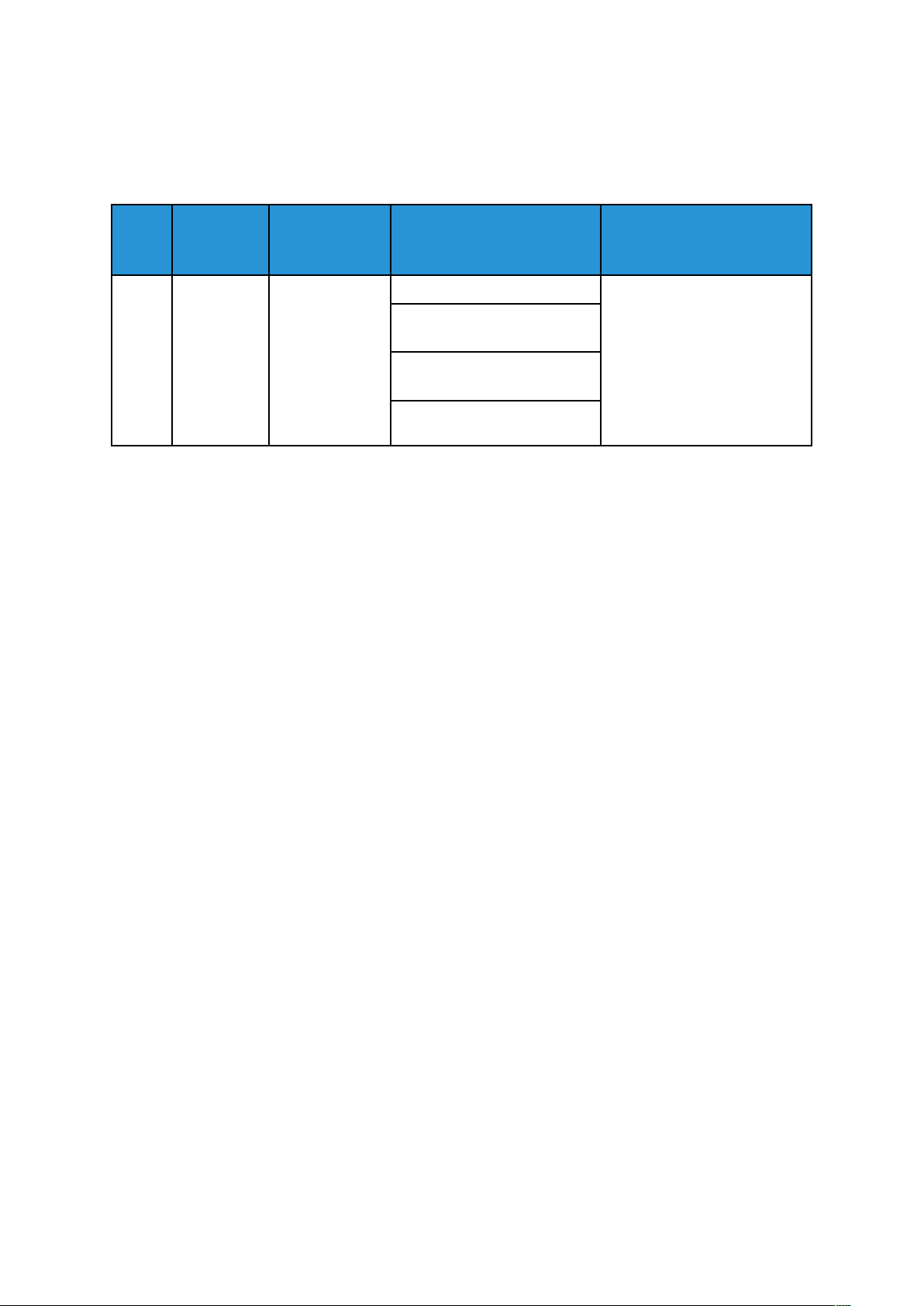

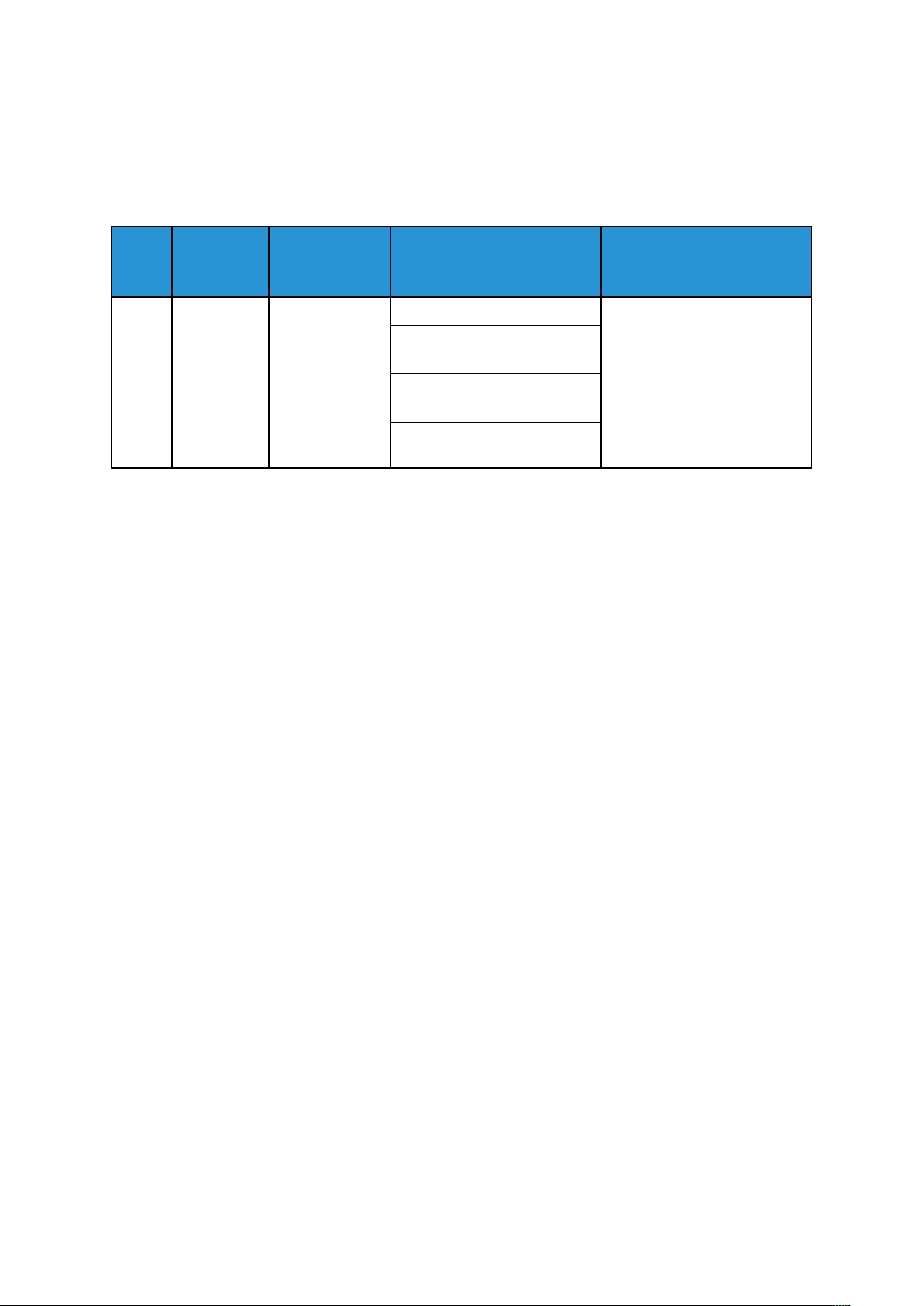

Asignación de nombres clave del CEF

Esta tabla proporciona información sobre los nombres clave del formato de evento común (CEF)

estándar empleado en los mensajes de eventos de syslog que genera el dispositivo Xerox. Se incluye el nombre clave empleado en los mensajes, el nombre completo del campo y una descripción

de cada nombre.

Nombre clave

suser sourceUserName Identifica al usuario de origen por nombre, que suele

duser destinationUserName Identifica al usuario asociado al destino u objetivo

dvchost deviceHostName Muestra el nombre que se haya asignado al dispositi-

deviceExternalId deviceExternalId Muestra el número de serie del dispositivo.

act deviceAction Identifica la acción acometida por el dispositivo. Tam-

dst destinationAddress Muestra una dirección de IPv4, dirección de IPv6 o

src sourceAddress Muestra una dirección de IPv4 o dirección de IPv6 de

Nombre completo Descripción

ser el del usuario conectado al dispositivo en el momento de producirse el evento. También se asignan

las direcciones de correo electrónico en los campos de

UserName.

del evento.

vo en el momento de su configuración.

bién muestra la acción realizada al finalizar el

trabajo.

nombre de host de destino.

sesión o de origen.

fileType fileType Muestra los tipos de archivo utilizados en un evento.

fname filename Muestra los nombres de archivo utilizados en un

evento.

msg message Proporciona información adicional de un evento.

outcome eventOutcome Identifica el resultado de un evento.

reason Reason Identifica el motivo de que se haya generado un

evento.

request requestUrl Muestra la URL a la que se ha accedido durante un

evento.

spriv sourceUserPrivileges Muestra los privilegios o la función de usuario asigna-

dos al usuario durante un evento.

sproc sourceProcessName Muestra el nombre del proceso de origen del evento.

sourceServiceNa-mesourceServiceName Identifica el servicio responsable de la generación del

evento.

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

29

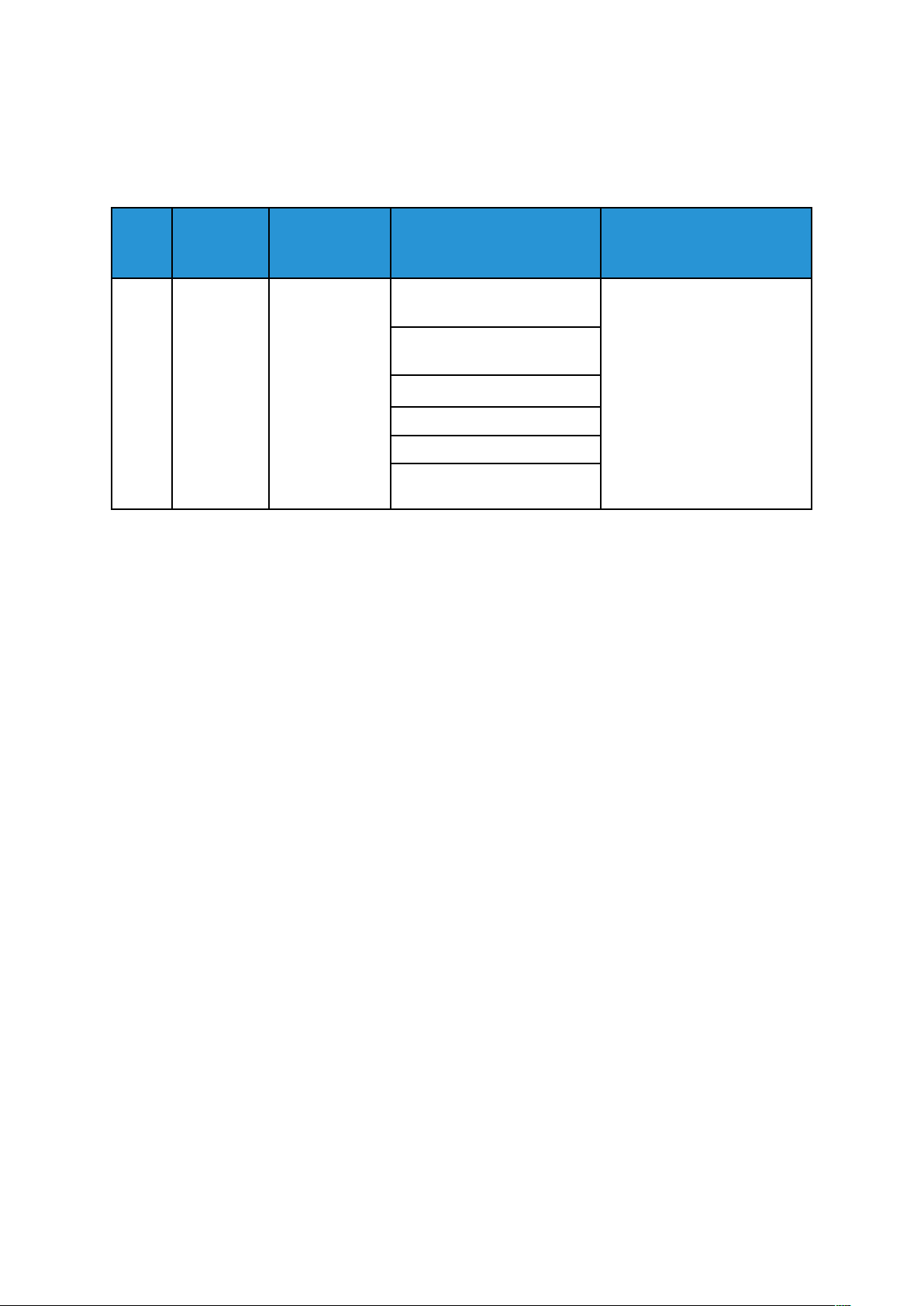

Lista de mensajes

Nombre clave

xrxjob1 Job Name - (Xerox Custom

xrxaccUID1 Accounting User ID-Name -

xrxaccAID1 Accounting Account ID -

Nombre completo Descripción

Key Name)

(Xerox Custom Key Name)

Name (Xerox Custom Key

Name)

Muestra el nombre del trabajo utilizado en el dispositivo Xerox.

Muestra el ID de usuario de contabilidad utilizado en

el dispositivo Xerox.

Muestra el ID de cuenta de contabilidad utilizado en

el dispositivo Xerox.

30

Series Xerox®AltaLink

®

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

Lista de mensajes

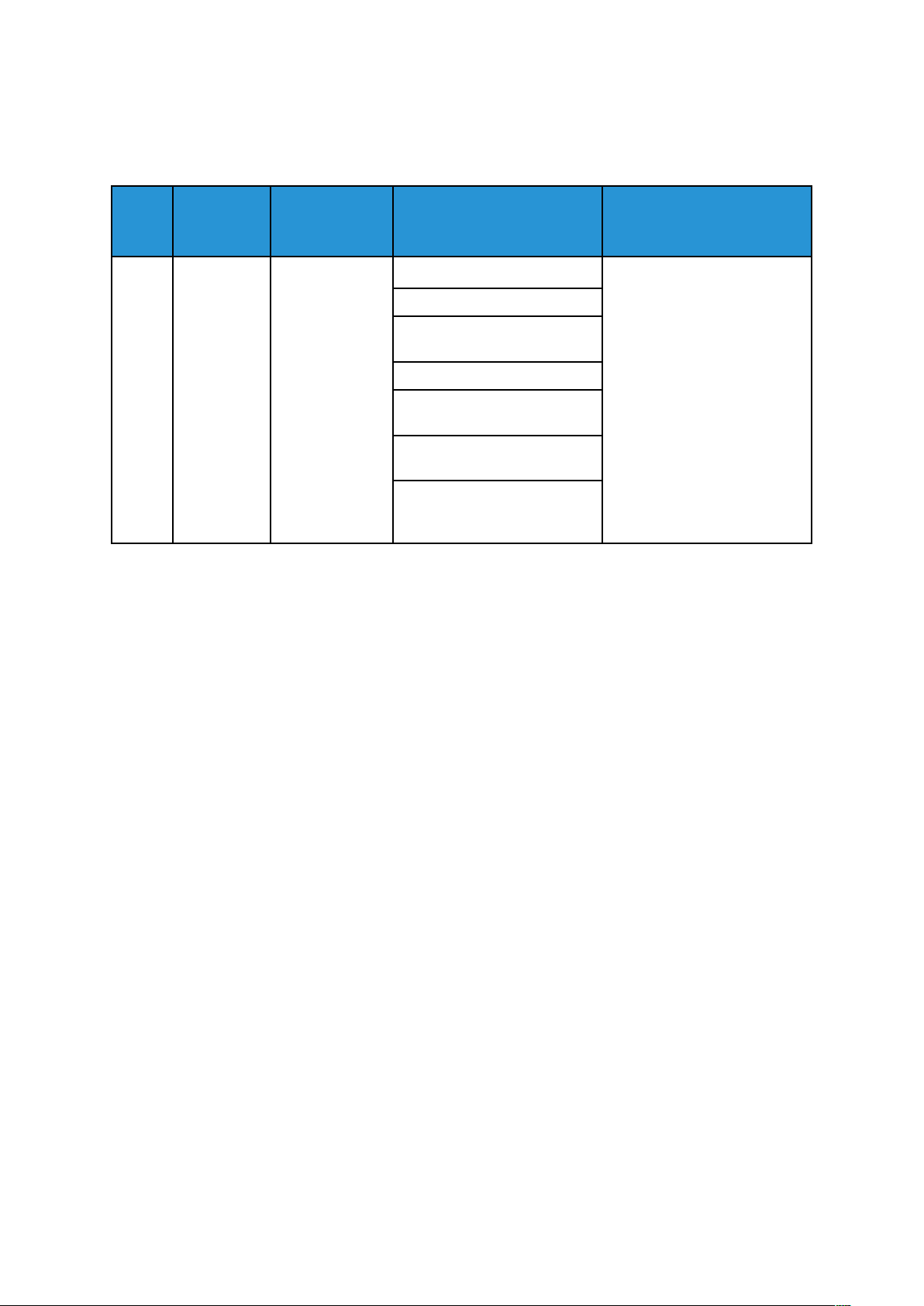

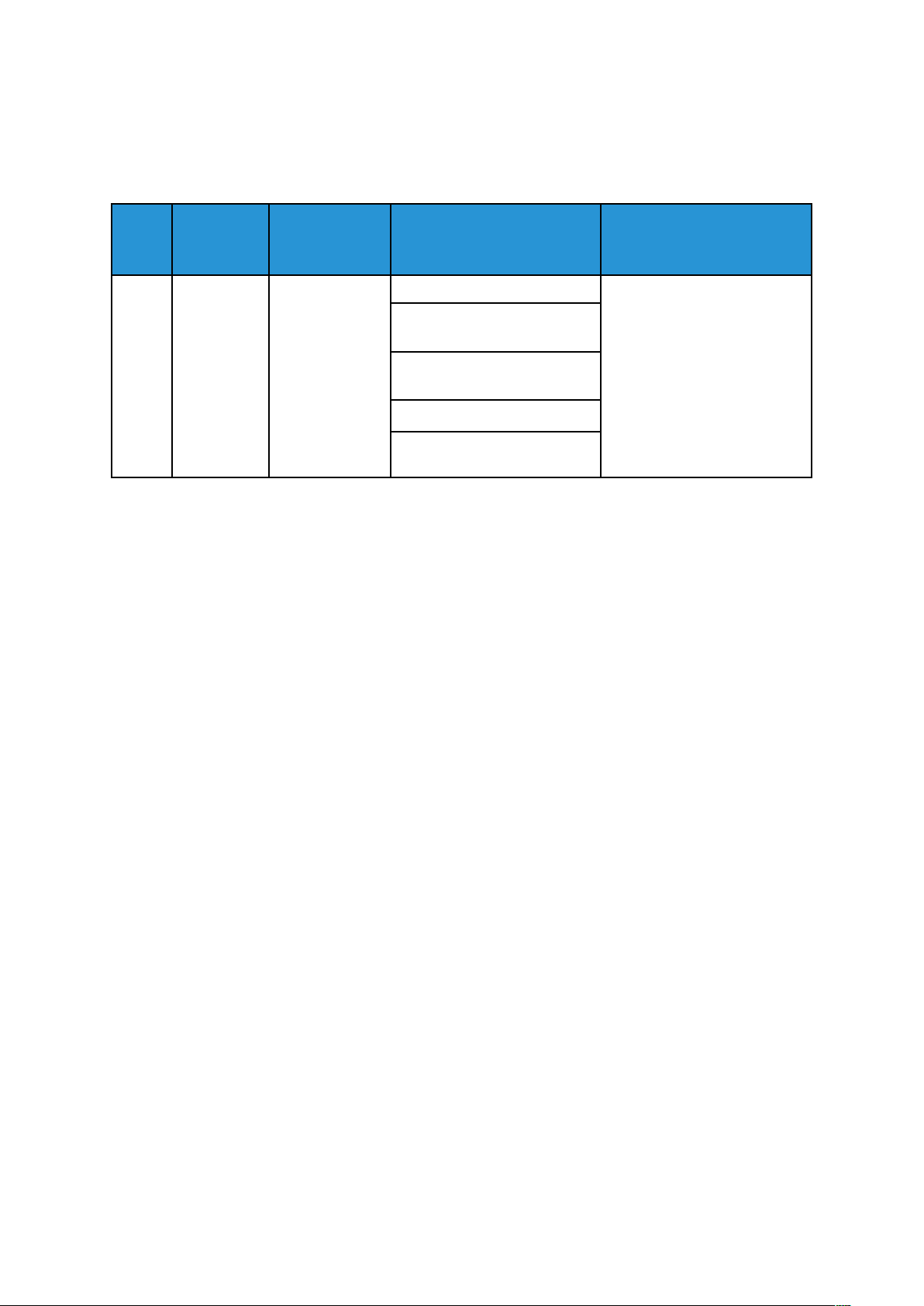

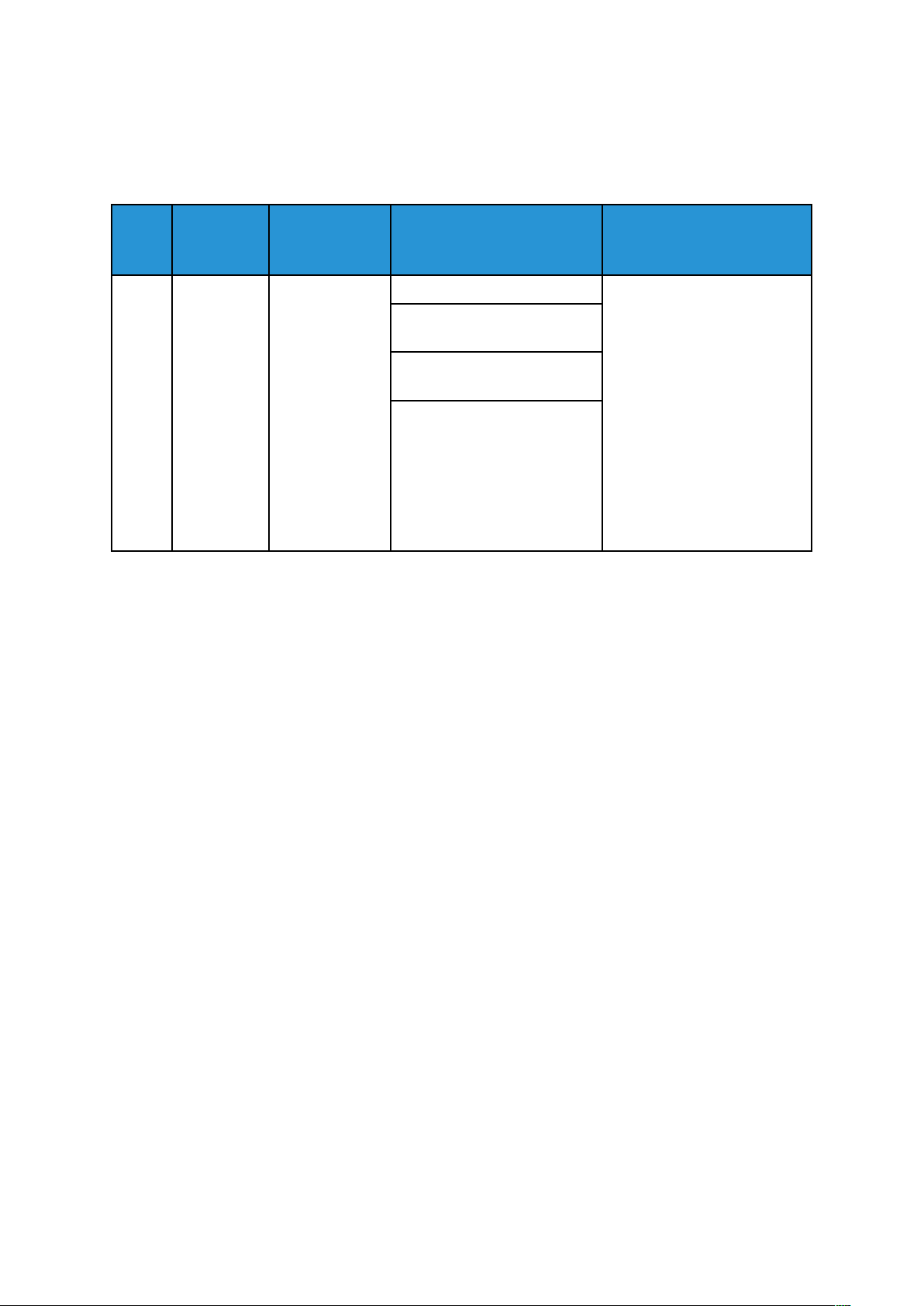

1 System Startup

Cuando se enciende o arranca el dispositivo, se registra un evento de System Startup.

ID de

evento

1 System

Descripción del

evento

Startup

Severidad de

syslog

5–Notice dvchost=Nombre de

Datos del evento Información adicional

dispositivo

deviceExternalId=Número de

serie del dispositivo

Ejemplo de mensaje:

<109> 2020-04-12T19:20:50-05:00 SalesNEteam CEF:0|Xerox|Altalink

C8135| 111.009.009.21000 |1 | System startup |5|dvchost=SalesNEteam deviceExternalId=GN123456

Series Xerox

®

AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

31

Lista de mensajes

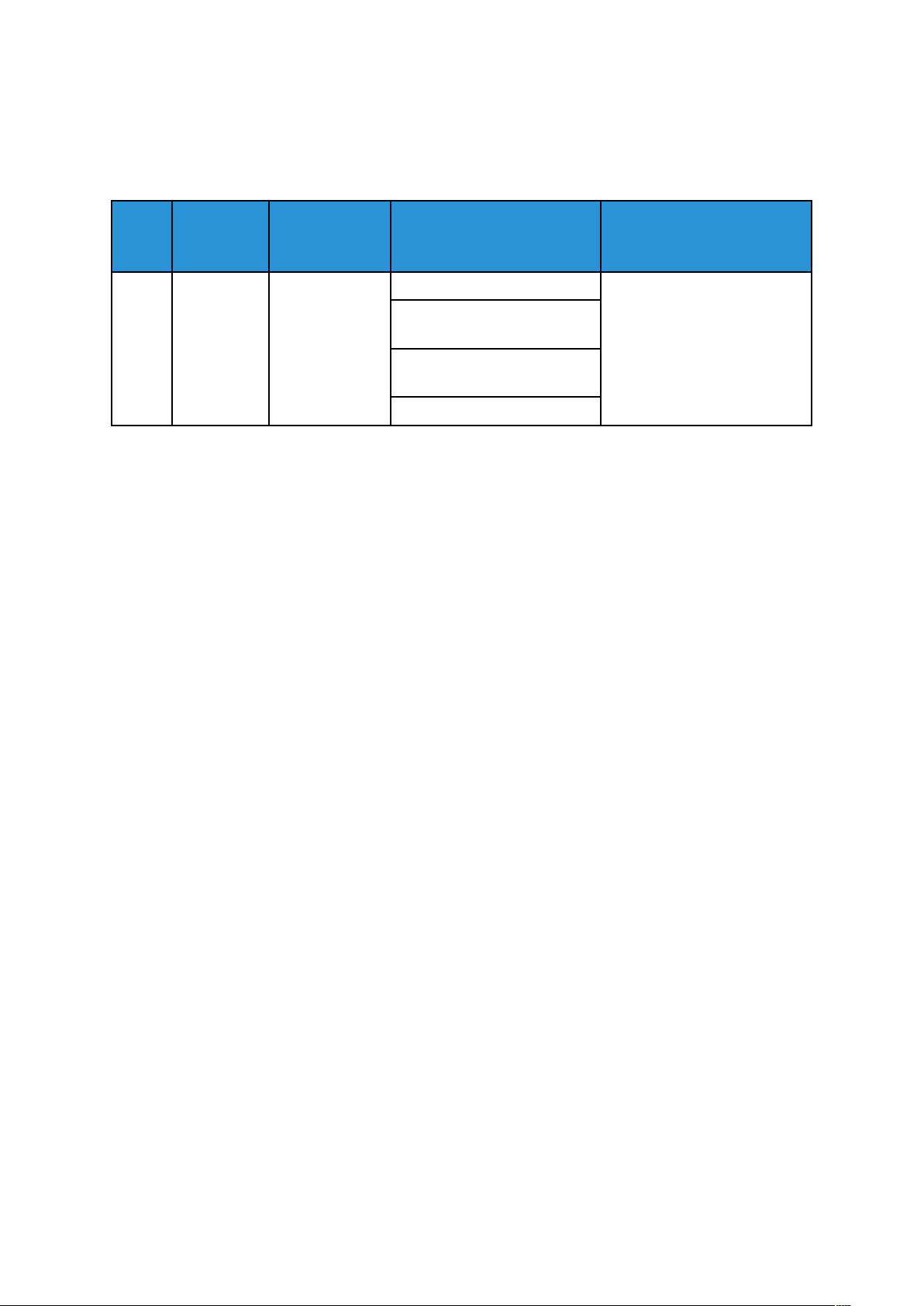

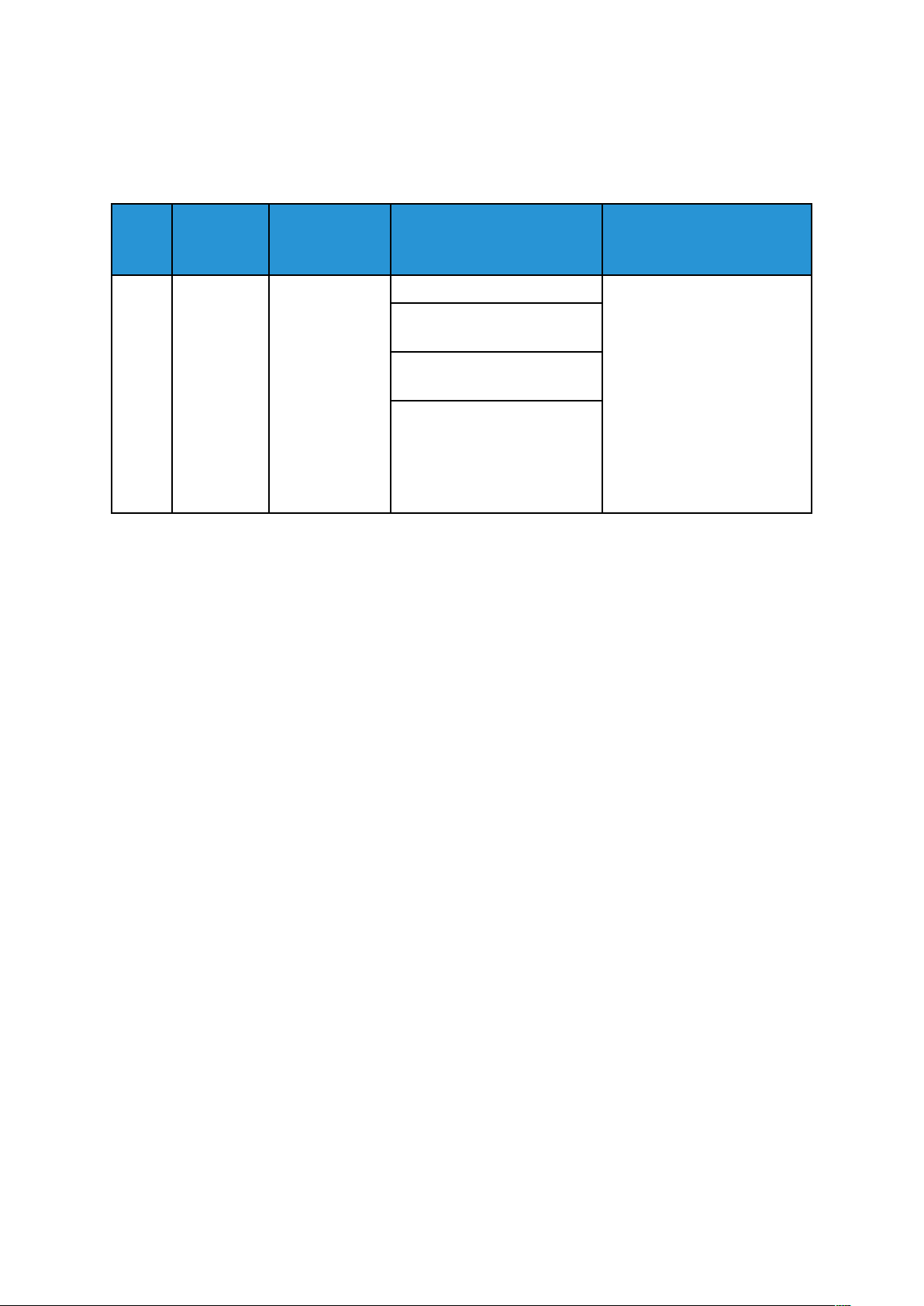

2 System Shutdown

Cuando se apaga o se cierra el dispositivo, se registra un evento de System Shutdown.

ID de

evento

2 System

Ejemplo de mensaje:

<109> 2020-04-12T19:20:50-05:00 SalesNEteam CEF:0|Xerox|Altalink

C8135| 109.009.009.21000 |2 | System shutdown |5|dvchost=SalesNEteam deviceExternalId=GN123456

Descripción del

evento

Shutdown

Severidad de

syslog

5–Notice dvchost=Nombre de

Datos del evento Información adicional

dispositivo

deviceExternalId=Número de

serie del dispositivo

32

Series Xerox®AltaLink

Guía del usuario para la Gestión de eventos e información de seguridad (SIEM)

®

Lista de mensajes

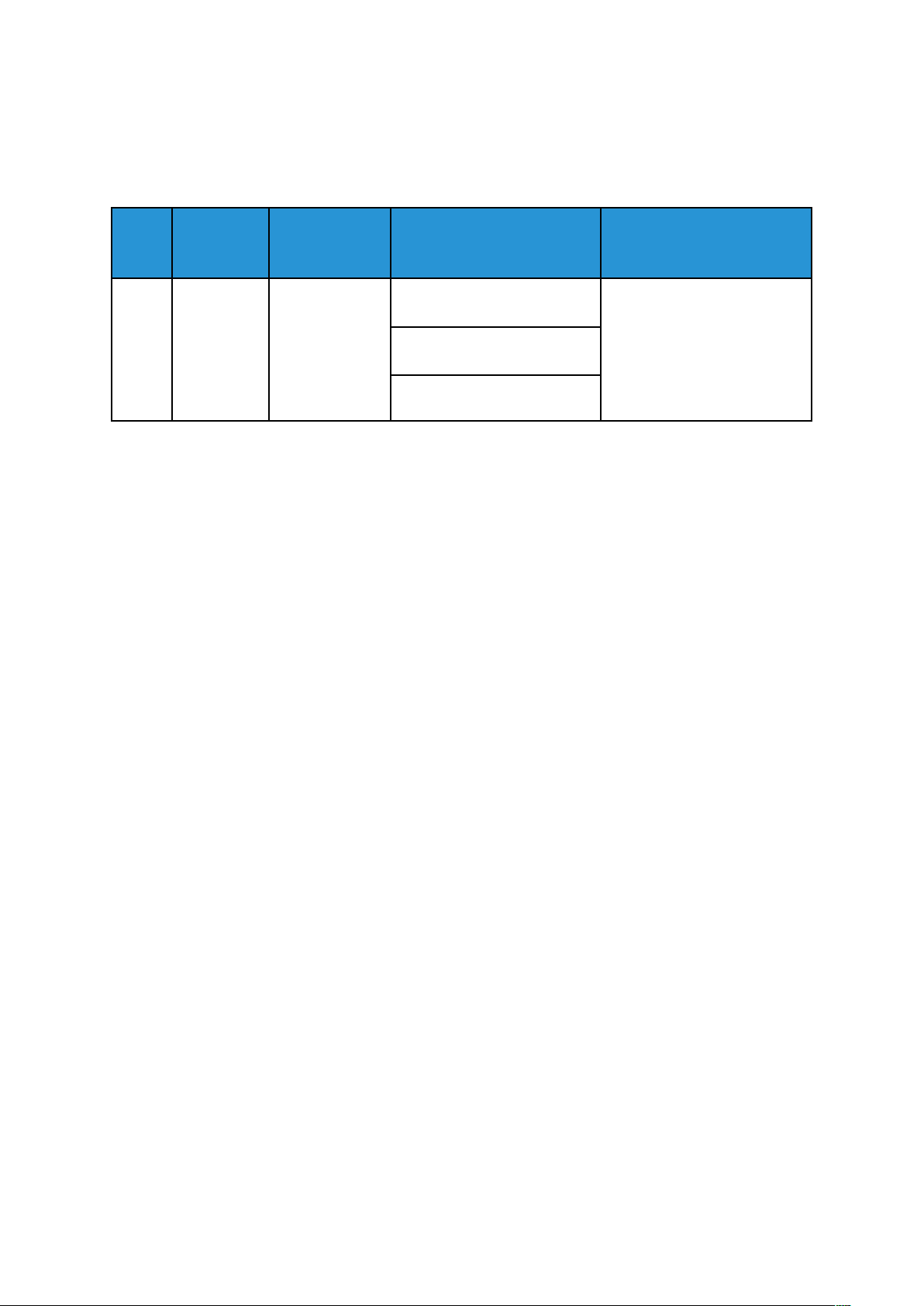

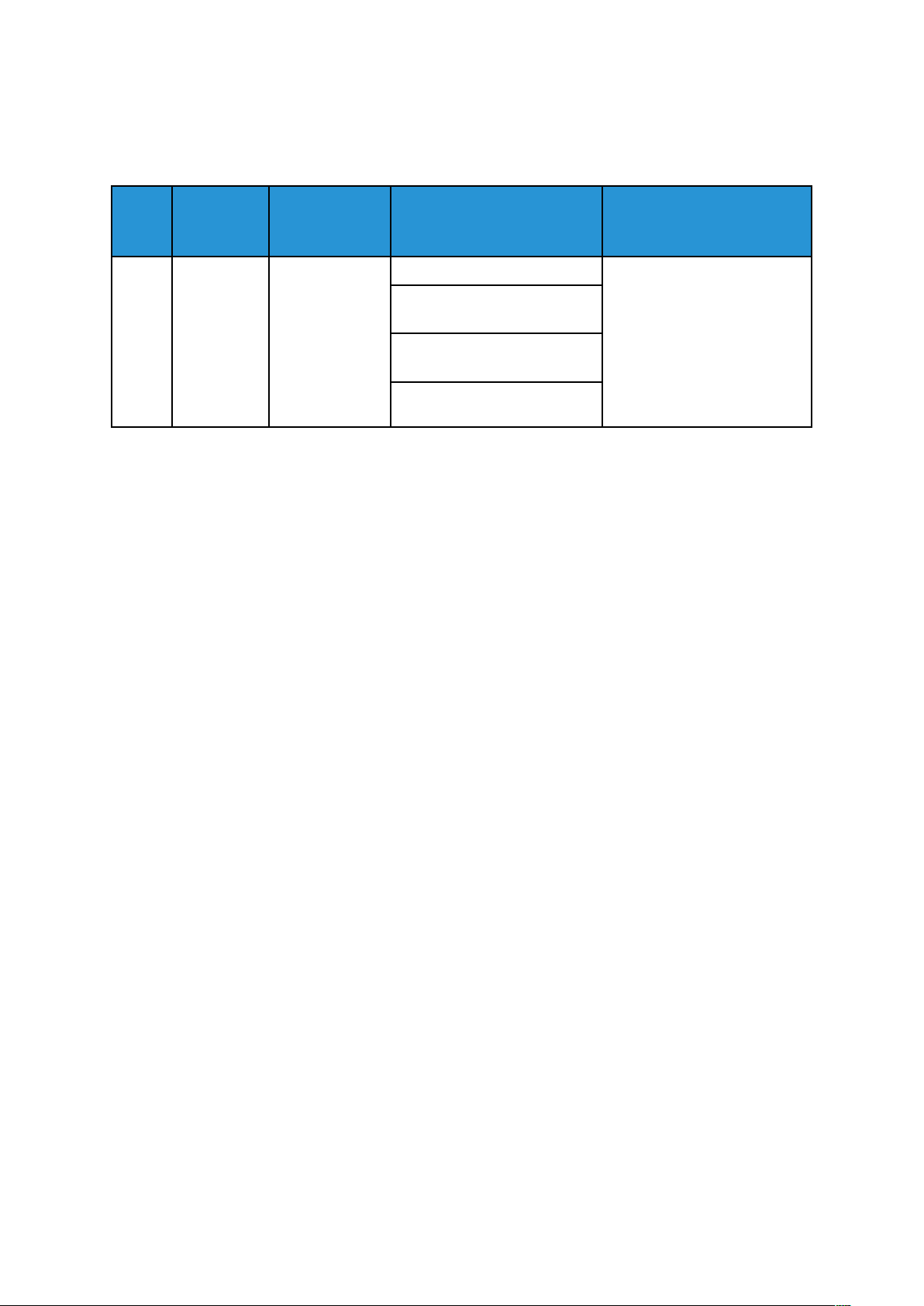

3 Standard Disk Overwrite Started

Cuando comienza una sobrescritura estándar del disco manual o programada, se registra un evento de Standard Disk Overwrite Started.

ID de

evento

3 Standard

Descripción del

evento

Disk Overwrite Started

Severidad de

syslog

5–Notice suser=Nombre de usuario

Datos del evento Información adicional

dvchost=Nombre de

dispositivo

deviceExternalId=Número de

serie del dispositivo

• Este evento solo afecta a