Micrologiciel Dell PowerEdge M1000e Chassis

Management Controller

Guide d’utilisation Version 5.2

Remarques, précautions et avertissements

REMARQUE : Une REMARQUE indique des informations importantes qui peuvent vous aider à mieux utiliser votre

produit.

PRÉCAUTION : Une PRÉCAUTION indique un risque d'endommagement du matériel ou de perte de données et vous

indique comment éviter le problème.

AVERTISSEMENT : Un AVERTISSEMENT indique un risque d'endommagement du matériel, de blessures corporelles

ou même de mort.

© 2016 Dell Inc. Tous droits réservés. Ce produit est protégé par les lois internationales et des États-Unis sur les droits d'auteur et la propriété

intellectuelle. Dell et le logo Dell sont des marques de Dell Inc. aux États-Unis et/ou dans d'autres juridictions. Toutes les autres marques et tous

les noms de produits mentionnés dans ce document peuvent être des marques de leurs sociétés respectives.

2016 - 10

Rév. A00

Table des matières

1 Présentation...................................................................................................................14

Nouveautés de cette version............................................................................................................................................ 15

Principales fonctions.........................................................................................................................................................15

Fonctions de gestion...................................................................................................................................................15

Fonctionnalités de sécurité......................................................................................................................................... 16

Présentation du châssis.....................................................................................................................................................17

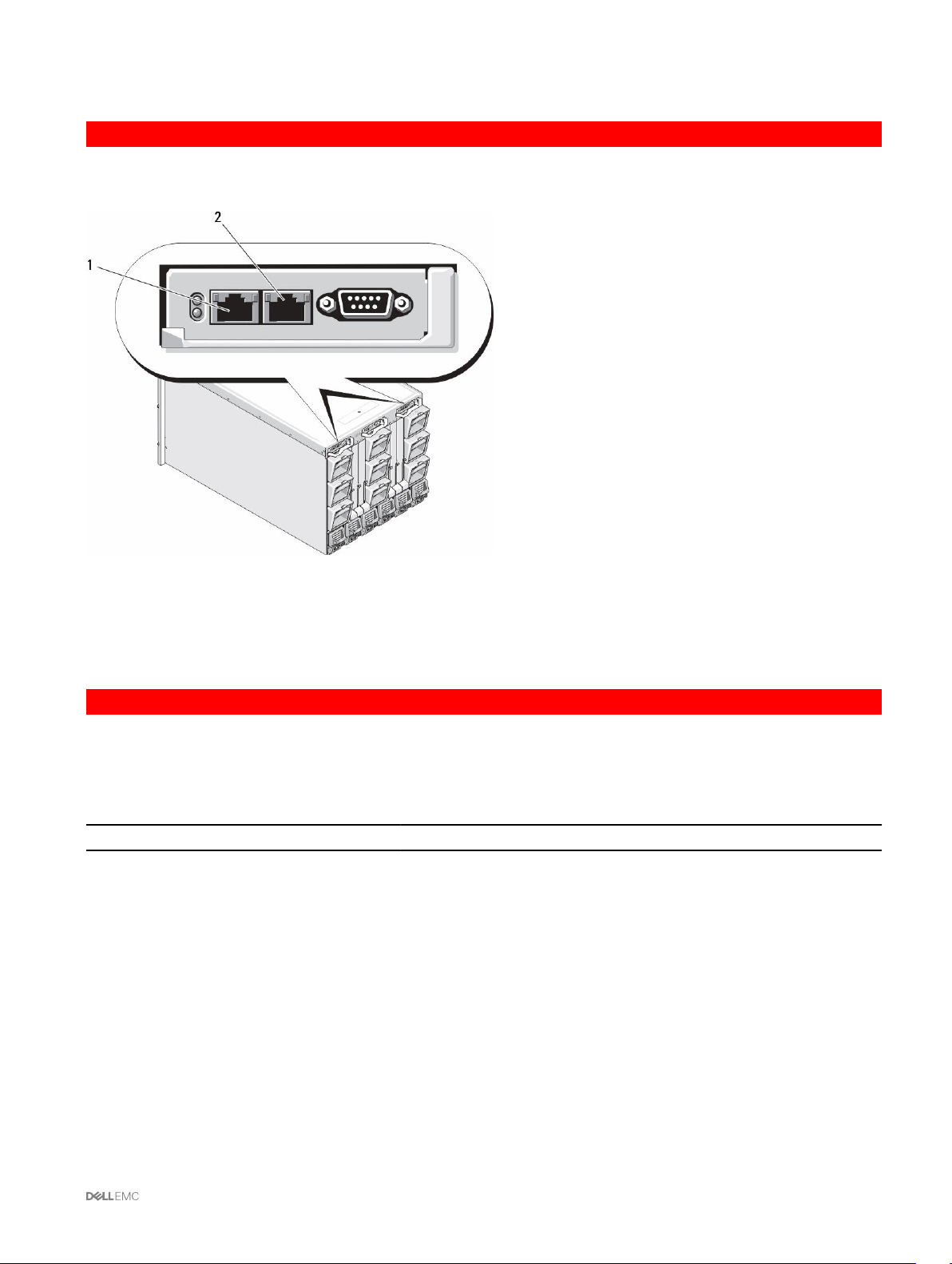

Informations sur les ports CMC.........................................................................................................................................17

Version CMC minimale......................................................................................................................................................18

Dernières versions de micrologiciel pour cette mise à jour.................................................................................................19

Connexions d'accès à distance prises en charge..............................................................................................................20

Plates-formes prises en charge.........................................................................................................................................21

Navigateurs Web pris en charge par la station de gestion ................................................................................................21

Affichage des versions traduites de l'interface Web CMC................................................................................................ 21

Applications de console de gestion prises en charge.........................................................................................................21

Autres documents utiles...................................................................................................................................................22

Contacter Dell.................................................................................................................................................................. 23

Référence des médias sociaux......................................................................................................................................... 23

2 Installation et configuration de CMC.............................................................................24

Avant de commencer.......................................................................................................................................................24

Installation du matériel CMC.............................................................................................................................................24

Liste de contrôle pour la configuration du châssis...................................................................................................... 24

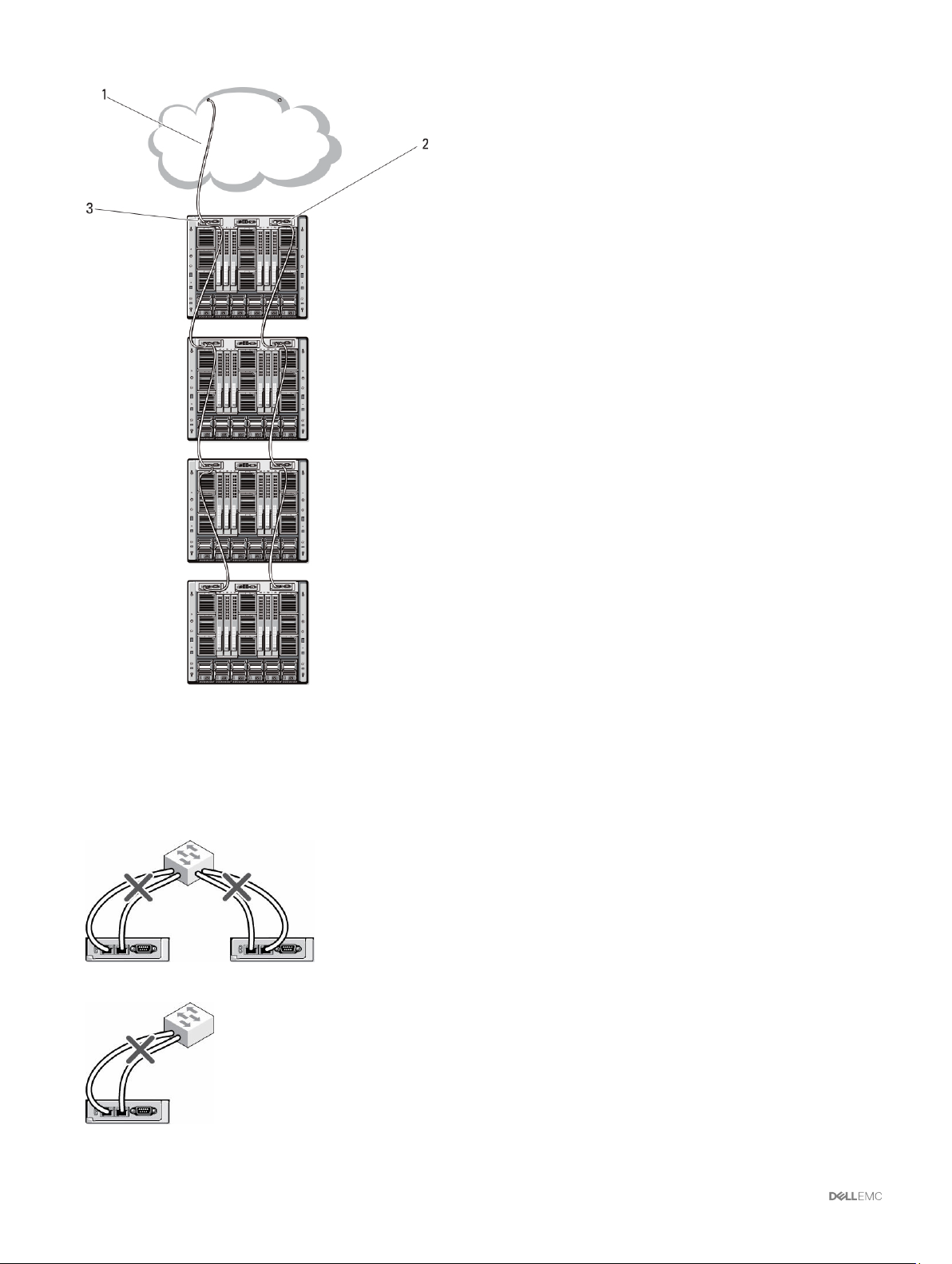

Connexion réseau CMC de base................................................................................................................................ 25

Connexions réseau CMC en chaîne............................................................................................................................25

Installation du logiciel d'accès à distance sur une station de gestion.................................................................................27

Installation de RACADM sur une station de gestion Linux.......................................................................................... 28

Désinstallation de l'utilitaire RACADM sur une station de gestion Linux......................................................................28

Configuration du navigateur Web.....................................................................................................................................28

Serveur proxy.............................................................................................................................................................29

Filtre anti-hameçonnage de Microsoft....................................................................................................................... 29

Récupération de la liste de révocation des certificats (CRL)......................................................................................29

Téléchargement de fichiers à partir de CMC dans Internet Explorer..........................................................................30

Activer les animations sur Internet Explorer............................................................................................................... 30

Configuration de l'accès initial à CMC.............................................................................................................................. 30

Configuration du réseau CMC initial............................................................................................................................31

Interfaces et protocoles d'accès à CMC.......................................................................................................................... 33

Lancement de CMC à l'aide d'autres outils de gestion des systèmes.........................................................................35

Téléchargement et mise à jour du micrologiciel CMC.......................................................................................................35

Définition de l'emplacement physique et du nom du châssis............................................................................................ 35

Définition de l'emplacement physique et du nom du châssis avec l'interface Web..................................................... 35

Définition de l'emplacement physique et du nom du châssis avec RACADM..............................................................36

3

Définition de la date et de l'heure sur le CMC...................................................................................................................36

Définition de la date et de l'heure du CMC à l'aide de l'interface Web CMC...............................................................36

Définition de la date et de l'heure du CMC avec RACADM........................................................................................ 36

Configuration des LED pour l'identification des composants du châssis...........................................................................36

Configuration du clignotement des LED avec l'interface Web CMC...........................................................................36

Configuration du clignotement des LED avec RACADM.............................................................................................37

Configuration des propriétés de CMC.............................................................................................................................. 37

Configuration de la méthode de lancement d'iDRAC à l'aide de l'interface Web CMC................................................37

Configuration de la méthode de lancement d'iDRAC à l'aide de RACADM..................................................................37

Configuration des attributs de stratégie de verrouillage de la connexion à l'aide de l'interface Web CMC .................38

Configuration des attributs de stratégie de verrouillage de la connexion à l'aide de RACADM................................... 38

Fonctionnement de l'environnement CMC redondant......................................................................................................39

À propos du contrôleur CMC de secours................................................................................................................... 39

Mode anti-défaillance du contrôleur CMC..................................................................................................................39

Processus de sélection du CMC actif.........................................................................................................................40

Obtention de la condition d'intégrité du contrôleur CMC redondant.......................................................................... 40

3 Connexion à CMC..........................................................................................................41

Accès à l'interface Web CMC........................................................................................................................................... 41

Connexion à CMC comme utilisateur local, utilisateur Active Directory User ou utilisateur LDAP.....................................42

Connexion à CMC avec une carte à puce........................................................................................................................ 43

Connexion à CMC par connexion directe......................................................................................................................... 43

Connexion à CMC avec la console série, Telnet ou SSH.................................................................................................. 44

Accès à CMC avec RACADM...........................................................................................................................................44

Connexion au CMC à l'aide de l'authentification par clé publique..................................................................................... 45

Sessions CMC multiples...................................................................................................................................................45

Modification du mot de passe d'ouverture de session par défaut.....................................................................................45

Modification du mot de passe d'ouverture de session par défaut à l'aide de l'interface Web......................................46

Modification du mot de passe d'ouverture de session par défaut à l'aide de RACADM.............................................. 46

Activation ou désactivation du message d'avertissement du mot de passe par défaut ................................................... 46

Activation ou désactivation du message d'avertissement de mot de passe par défaut à l'aide de l'interface Web......47

Activation ou désactivation du message d'avertissement pour modifier le mot de passe d'ouverture de session

par défaut à l'aide de RACADM..................................................................................................................................47

4 Mise à jour du micrologiciel........................................................................................... 48

Téléchargement du micrologiciel du contrôleur CMC.......................................................................................................48

Signature de l’image du micrologiciel CMC.......................................................................................................................49

Affichage des versions du micrologiciel actuellement installées........................................................................................49

Affichage des versions du micrologiciel actuellement installées avec l'interface Web CMC....................................... 49

Affichage des versions du micrologiciel actuellement installées à l'aide de RACADM................................................. 50

Mise à jour du micrologiciel CMC..................................................................................................................................... 50

Mise à jour du micrologiciel CMC à l'aide de l'interface Web.......................................................................................51

Mise à jour du micrologiciel CMC via RACADM...........................................................................................................51

Mise à jour du micrologiciel iKVM..................................................................................................................................... 52

Mise à jour du micrologiciel iKVM à l'aide de l'interface Web CMC.............................................................................52

Mise à jour du micrologiciel iKVM via RACADM..........................................................................................................52

4

Mise à jour du micrologiciel de périphérique d'infrastructure des modules d'E/S (IOM)...................................................52

Mise à jour du coprocesseur IOM à l'aide de l'interface Web CMC............................................................................ 53

Mise à jour du micrologiciel IOM avec RACADM........................................................................................................ 53

Mise à jour du micrologiciel du contrôleur iDRAC du serveur avec l'interface Web...........................................................54

Mise à jour du micrologiciel du contrôleur iDRAC du serveur avec l'interface RACADM...................................................54

Mise à jour du micrologiciel des composants de serveur.................................................................................................. 55

Séquence de mise à jour des composants du serveur................................................................................................ 56

Versions du micrologiciel prises en charge pour la mise à jour des composants du serveur........................................56

Activation du Lifecycle Controller...............................................................................................................................59

Sélection du type de mise à jour du micrologiciel des composants du serveur via l'interface Web CMC.................... 60

Mise à niveau du micrologiciel des composants de serveur........................................................................................60

Filtrage des composants pour la mise à jour des micrologiciels...................................................................................63

Affichage de l'inventaire des micrologiciels.................................................................................................................65

Enregistrement du rapport d'inventaire du châssis à l'aide de l'interface Web CMC.................................................. 66

Configuration du Partage réseau via l'interface Web du CMC....................................................................................67

Opérations de tâche Lifecycle Controller....................................................................................................................67

Restauration du micrologiciel iDRAC avec CMC...............................................................................................................69

5 Affichage des informations de châssis, et surveillance de l'intégrité des châssis et

des composants............................................................................................................... 70

Affichage des récapitulatifs de châssis et de ses composants..........................................................................................70

Graphiques du châssis.................................................................................................................................................71

Informations sur le composant sélectionné.................................................................................................................72

Affichage du nom du modèle de serveur et du numéro de service............................................................................. 73

Affichage du résumé du châssis....................................................................................................................................... 73

Affichage des informations et de la condition du contrôleur de châssis............................................................................73

Affichage des informations et de la condition d'intégrité de tous les serveurs..................................................................73

Affichage de la condition d'intégrité et des informations de chaque serveur.................................................................... 73

Affichage de la condition de la matrice de stockage.........................................................................................................74

Affichage des informations et de la condition d'intégrité de tous les modules IOM...........................................................74

Affichage des informations et de la condition d'intégrité de chaque module IOM.............................................................74

Affichage des informations et de la condition d'intégrité des ventilateurs........................................................................ 75

Affichage des informations et de la condition d'intégrité iKVM.........................................................................................75

Affichage des informations et de la condition d'intégrité des PSU....................................................................................76

Affichage des informations et de la condition d'intégrité des capteurs de température....................................................76

Affichage des informations et de l'intégrité de l'écran LCD.............................................................................................. 76

6 Configuration de CMC...................................................................................................77

Affichage et modification des paramètres réseau (LAN) CMC.........................................................................................78

Affichage et modification des paramètres réseau (LAN) CMC dans l'interface Web CMC........................................ 78

Affichage et modification des paramètres réseau (LAN) CMC à l'aide de RACADM.................................................. 78

Activation de l'interface réseau CMC......................................................................................................................... 78

Activation ou désactivation de DHCP pour l'adresse d'interface réseau CMC............................................................79

Activation ou désactivation de la fonction DHCP pour les adresses IP DNS...............................................................79

Définition des adresses IP statiques du DNS..............................................................................................................80

Configuration des paramètres DNS (IPv4 et IPv6).................................................................................................... 80

5

Configuration de la négociation automatique, du mode duplex et de la vitesse réseau (IPv4 et IPv6)........................80

Configuration de l'unité de transmission maximale (MTU) (IPv4 et IPv6)................................................................... 81

Configuration des paramètres de réseau et de sécurité de connexion CMC..................................................................... 81

Configuration des attributs de la plage IP à l'aide de l'interface Web CMC ................................................................ 81

Configuration des attributs de la plage d'adresses IP à l'aide de RACADM..................................................................81

Configuration des propriétés de marquage VLAN pour CMC...........................................................................................82

Configuration des propriétés de balise VLAN virtuel pour le contrôleur CMC à l'aide de l'interface Web....................82

Configuration des propriétés de marquage VLAN pour CMC avec RACADM............................................................ 82

Standards FIPS (Federal Information Processing Standards)...........................................................................................83

Activation du mode FIPS à l'aide de l'interface Web CMC......................................................................................... 84

Définition du mode FIPS à l’aide de RACADM............................................................................................................ 84

Désactivation du mode FIPS...................................................................................................................................... 84

Configuration des services............................................................................................................................................... 84

Configuration des services dans l'interface Web CMC...............................................................................................85

Configuration des services à l'aide de l'interface RACADM........................................................................................85

Configuration de la carte de stockage étendu CMC.........................................................................................................86

Configuration d'un groupe de châssis...............................................................................................................................86

Ajout de membres à un groupe de châssis..................................................................................................................87

Retrait d'un membre du châssis maître.......................................................................................................................87

Dissolution d'un groupe de châssis............................................................................................................................. 88

Désactivation d'un seul membre sur le châssis membre............................................................................................. 88

Lancement de la page Web d'un châssis membre ou d'un serveur.............................................................................88

Propagation des propriétés du châssis maître aux châssis membres..........................................................................89

Inventaire des serveurs d'un groupe de gestion de plusieurs châssis..........................................................................89

Enregistrement de l'inventaire des serveurs...............................................................................................................89

Inventaire de groupe de châssis et version de micrologiciel........................................................................................90

Affichage de l'inventaire de groupe de châssis ...........................................................................................................91

Affichage de l'inventaire de châssis sélectionnés à l'aide l'interface Web....................................................................91

Affichage des versions de micrologiciel de composant de serveur sélectionné à l'aide de l'Interface Web.................. 91

Obtention de certificats................................................................................................................................................... 92

Certificats de serveur Secure Sockets Layer (SSL)................................................................................................... 92

Requête de signature de certificat (RSC).................................................................................................................. 93

Téléversement d'un certificat d'un serveur................................................................................................................ 94

Téléversement d'une clé et d'un certificat de serveur Web........................................................................................95

Affichage du certificat de serveur..............................................................................................................................95

Profils de configuration du châssis................................................................................................................................... 96

Enregistrement de la configuration du châssis........................................................................................................... 96

Restauration d'un profil de configuration du châssis...................................................................................................97

Affichage des profils de configuration du châssis stockés..........................................................................................97

Importation des profils de configuration du châssis.................................................................................................... 97

Application des profils de configuration du châssis.....................................................................................................97

Exportation des profils de configuration du châssis....................................................................................................98

Modification des profils de configuration du châssis...................................................................................................98

Suppression des profils de configuration du châssis...................................................................................................98

Configuration de plusieurs CMC au moyen de RACADM à l'aide des profils de configuration du châssis......................... 98

6

Exportation des profils de configuration du châssis....................................................................................................99

Importation des profils de configuration du châssis....................................................................................................99

Règles d'analyse....................................................................................................................................................... 100

Configuration de plusieurs CMC via RACADM, à l'aide du fichier de configuration.........................................................100

Création d'un fichier de configuration CMC...............................................................................................................101

Règles d'analyse....................................................................................................................................................... 102

Modification de l'adresse IP CMC.............................................................................................................................103

Affichage et fermeture de sessions CMC.......................................................................................................................103

Affichage et fermeture de sessions CMC à l'aide de l'interface Web........................................................................104

Affichage et fermeture des sessions CMC avec RACADM.......................................................................................104

Configuration du Mode de refroidissement amélioré pour les ventilateurs...................................................................... 104

Configuration du mode ECM (Mode de refroidissement amélioré) pour les ventilateurs via l'interface Web............ 105

Configuration du Mode de refroidissement amélioré pour les ventilateurs à l'aide de RACADM............................... 105

7 Configuration du serveur..............................................................................................107

Définition des noms de logement.................................................................................................................................... 107

Configuration des paramètres réseau iDRAC..................................................................................................................108

Configuration des paramètres réseau QuickDeploy (Déploiement rapide) iDRAC..................................................... 108

Modification des paramètres réseau iDRAC de chaque iDRAC de serveur.................................................................112

Modification des paramètres réseau iDRAC avec RACADM......................................................................................112

Configuration des paramètres de marquage VLAN iDRAC...............................................................................................112

Configuration des paramètres de marquage VLAN iDRAC dans l'interface Web....................................................... 113

Configuration des paramètres de marquage VLAN iDRAC avec RACADM................................................................113

Définition du premier périphérique de démarrage............................................................................................................ 113

Définition du premier périphérique d'amorçage pour plusieurs serveurs dans l'interface Web CMC.......................... 114

Définition du premier périphérique d'amorçage pour un seul serveur dans l'interface Web CMC...............................115

Définition du premier périphérique de démarrage à l'aide de l'interface RACADM..................................................... 115

Configuration de FlexAddress pour serveur.....................................................................................................................115

Configuration d'un partage de fichiers distant.................................................................................................................115

Configuration des paramètres de profil à l'aide de la réplication de la configuration de serveur....................................... 116

Accéder à la page Profils de serveur..........................................................................................................................117

Ajout ou enregistrement d'un profil............................................................................................................................117

Application d'un profil................................................................................................................................................ 118

Importation de profil.................................................................................................................................................. 118

Exportation de profil..................................................................................................................................................119

Modification d'un profil..............................................................................................................................................119

Suppression d'un profil..............................................................................................................................................120

Affichage des paramètres de profil........................................................................................................................... 120

Affichage des paramètres de profil stocké................................................................................................................120

Affichage du journal de profil.................................................................................................................................... 120

État d'achèvement, vue journal et dépannage...........................................................................................................121

Profils de déploiement rapide.....................................................................................................................................121

Attribution de profils de serveur à des logements .....................................................................................................121

Profils d'identité de démarrage................................................................................................................................. 122

Enregistrement des profils d'identité de démarrage..................................................................................................123

Application des profils d'identité de démarrage.........................................................................................................123

7

Effacement des profils d'identité de démarrage........................................................................................................124

Affichage des profils d'identité de démarrage stockés..............................................................................................124

Importation des profils d'identité de démarrage........................................................................................................ 124

Exportation des profils d'identité de démarrage........................................................................................................124

Suppression des profils d'identité de démarrage.......................................................................................................125

Gestion du pool d’adresses MAC virtuelles............................................................................................................... 125

Création d'un pool d'adresses MAC..........................................................................................................................125

Ajout d'adresses MAC.............................................................................................................................................. 126

Suppression d'adresses MAC....................................................................................................................................126

Désactivation d'adresses MAC................................................................................................................................. 126

Lancement d'iDRAC à l'aide d'une connexion directe (SSO).....................................................................................126

Lancement de la console distante à partir de l'interface Web CMC.......................................................................... 127

8 Configuration de CMC pour envoyer des alertes......................................................... 129

Activation ou désactivation des alertes...........................................................................................................................129

Activation ou désactivation des alertes avec l'interface Web CMC.......................................................................... 129

Activation ou désactivation des alertes à l'aide de l'interface RACADM....................................................................129

Configuration de destinations d'alerte.............................................................................................................................130

Configuration de destinations d'alerte pour interruption SNMP................................................................................130

Configuration des paramètres d'alerte par e-mail......................................................................................................132

9 Configuration des comptes et des privilèges des utilisateurs....................................... 134

Types d'utilisateur...........................................................................................................................................................134

Modification des paramètres du compte administrateur de l'utilisateur root................................................................... 138

Configuration des utilisateurs locaux...............................................................................................................................138

Configuration d'utilisateurs locaux à l'aide de l'interface Web CMC..........................................................................138

Configuration des utilisateurs locaux à l'aide de l'interface RACADM........................................................................139

Configuration des utilisateurs d'Active Directory............................................................................................................ 140

Mécanismes d'authentification Active Directory pris en charge................................................................................140

Présentation d'Active Directory avec le schéma standard.........................................................................................141

Configuration d'Active Directory avec le schéma standard.......................................................................................142

Présentation d'Active Directory avec schéma étendu...............................................................................................143

Configuration d''Active Directory avec le schéma étendu.........................................................................................146

Configuration d'utilisateurs LDAP générique...................................................................................................................154

Configuration de l'annuaire LDAP générique pour accéder à CMC........................................................................... 155

Configuration du service d'annuaire LDAP générique à l'aide de l'interface Web de CMC........................................ 155

Configuration du service d'annuaire LDAP générique à l'aide de RACADM...............................................................156

10 Configuration de CMC pour la connexion directe (SSO) ou la connexion par carte à

puce............................................................................................................................... 158

Configuration système requise........................................................................................................................................158

Systèmes clients.......................................................................................................................................................159

CMC.........................................................................................................................................................................159

Prérequis pour la connexion directe ou par carte à puce................................................................................................ 159

Génération d'un fichier Keytab Kerberos.................................................................................................................. 159

Configuration de CMC pour le schéma Active Directory...........................................................................................160

8

Configuration du navigateur pour la connexion directe (SSO)..................................................................................160

Configuration du navigateur pour la connexion par carte à puce.............................................................................. 160

Configuration de la connexion directe ou par carte à puce CMC pour les utilisateurs Active Directory........................... 161

Configuration de la connexion directe ou par carte à puce CMC pour les utilisateurs Active Directory dans

l'interface Web.......................................................................................................................................................... 161

Configuration de la connexion directe CMC ou de la connexion avec une carte à puce pour les utilisateurs

Active Directory à l'aide de RACADM....................................................................................................................... 162

11 Configuration du contrôleur CMC pour utiliser des consoles de ligne de commande...163

Fonctions de la console de ligne de commande CMC..................................................................................................... 163

Commandes de la ligne de commande CMC.............................................................................................................163

Utilisation d'une console Telnet avec CMC.....................................................................................................................164

Utilisation de SSH avec CMC......................................................................................................................................... 164

Schémas cryptographiques SSH pris en charge....................................................................................................... 164

Configuration de l'authentification par clé publique sur SSH.....................................................................................165

Activation de la connexion entre panneau avant et iKVM............................................................................................... 167

Configuration du logiciel d'émulation de terminal.............................................................................................................167

Configuration de Linux Minicom................................................................................................................................167

Connexion aux serveurs ou aux modules d'E/S avec la commande Connect..................................................................168

Configuration du BIOS du serveur géré pour la redirection de console série.............................................................169

Configuration de Windows pour la redirection de console série................................................................................ 170

Configuration de Linux pour la redirection de console série du serveur pendant le démarrage..................................170

Configuration de Linux pour la redirection de console série du serveur après l'amorçage.......................................... 171

12 Utilisation de cartes FlexAddress et FlexAdress Plus.................................................. 172

À propos de FlexAddress.................................................................................................................................................172

À propos de FlexAddress Plus.........................................................................................................................................173

Comparaison entre FlexAddress et FlexAddress Plus......................................................................................................173

Activation de FlexAddress...............................................................................................................................................173

Activation de FlexAddress Plus....................................................................................................................................... 175

Vérification de l'activation de FlexAddress......................................................................................................................175

Désactivation de FlexAddress......................................................................................................................................... 176

Configuration de FlexAddress......................................................................................................................................... 176

Réveil sur LAN avec FlexAddress..............................................................................................................................177

Configuration de FlexAddress pour les structures et logements au niveau du châssis...............................................177

Configuration de FlexAddress pour les logements au niveau du serveur................................................................... 178

Configuration complémentaire de FlexAddress pour Linux........................................................................................178

Affichage des informations sur l’adresse WWN/MAC.................................................................................................... 178

Affichage des informations sur l’adresse WWN/MAC de base à l’aide de l’interface Web..............................................179

Affichage des informations avancées d’adresse WWN/MAC à l’aide de l’interface Web................................................180

Affichage des informations d’adresse WWN/MAC à l’aide de l’interface RACADM........................................................ 181

Affichage des ID de nom universel/Contrôle de l'accès aux médias (WWN/MAC)......................................................... 181

Configuration de la structure.................................................................................................................................... 182

Adresses WWN/MAC...............................................................................................................................................182

Messages des commandes.............................................................................................................................................182

CONTRAT DE LICENCE DES LOGICIELS DELL FlexAddress.........................................................................................183

9

13 Gestion de la structure d'E/S.....................................................................................186

Présentation de la gestion des structures.......................................................................................................................186

Configurations non valides..............................................................................................................................................188

Scénario de nouveau démarrage.....................................................................................................................................188

Surveillance de l'intégrité des modules d'E/S (IOM).......................................................................................................188

Affichage de la condition des liaisons montantes et descendantes des modules d'E/S à l'aide de l'interface Web..........188

Affichage des informations sur les sessions FCoE de modules d'E/S à l'aide de l'interface Web.................................... 189

Affichage la compilation d'informations pour Dell PowerEdge M I/O Aggregator........................................................... 189

Configuration des paramètres réseau pour les modules IOM.......................................................................................... 190

Configuration des paramètres réseau pour les IOM avec l'interface Web CMC........................................................190

Configuration des paramètres réseau pour les IOM avec RACADM..........................................................................190

Restauration des paramètres IOM par défaut définis en usine.........................................................................................191

Mise à jour du logiciel IOM à l'aide de l'interface Web CMC.............................................................................................191

Interface GUI IOA........................................................................................................................................................... 192

Lancement de l'interface GUI IOA depuis la page Présentation du châssis............................................................... 192

Lancement de l'interface GUI IOA depuis la page Présentation du module d'E/S..................................................... 192

Lancement de l'interface GUI IOA depuis la page État du module d'E/S...................................................................192

Module d'agrégateur d'E/S.............................................................................................................................................192

Gestion des VLAN pour les modules IOM....................................................................................................................... 193

Configuration du VLAN de gestion sur les modules d'E/S à l'aide de l'interface Web............................................... 194

Configurer le VLAN de gestion sur les modules d'E/S à l'aide de RACADM..............................................................194

Configuration des paramètres VLAN des IOM avec l'interface Web CMC................................................................194

Affichage des paramètres VLAN des IOM avec l'interface Web CMC......................................................................195

Ajout de VLAN marqués pour les IOM avec l'interface Web CMC............................................................................196

Suppression de VLAN pour les IOM avec l'interface Web CMC................................................................................196

Mise à jour des VLAN non marqués pour les IOM avec l'interface Web CMC...........................................................196

Réinitialisation de VLAN pour les IOM avec l'interface Web CMC.............................................................................197

Gestion des opérations de contrôle de l'alimentation pour les modules IOM................................................................... 197

Activation ou désactivation du clignotement des LED des IOM...................................................................................... 197

14 Configuration et utilisation d'iKVM ............................................................................ 198

Interface utilisateur d'iKVM.............................................................................................................................................198

Principales fonctions iKVM............................................................................................................................................. 198

Interfaces de connexion physique...................................................................................................................................199

Priorités de connexion d'iKVM..................................................................................................................................199

Affectation de plusieurs couches via la connexion de l'ACI....................................................................................... 199

Utilisation d'OSCAR........................................................................................................................................................199

Lancement d'OSCAR...............................................................................................................................................200

Notions de base sur la navigation.............................................................................................................................200

Configuration d'OSCAR............................................................................................................................................201

Gestion des serveurs avec iKVM................................................................................................................................... 203

Compatibilité des périphériques et prise en charge.................................................................................................. 203

Affichage et sélection de serveurs...........................................................................................................................203

Connexions vidéo.....................................................................................................................................................205

Avertissement de préemption..................................................................................................................................205

10

Paramétrage de la sécurité de la console................................................................................................................. 206

Modification de la langue......................................................................................................................................... 208

Affichage des informations sur la version.................................................................................................................208

Balayage du système............................................................................................................................................... 208

Diffusion aux serveurs.............................................................................................................................................. 210

Gestion d'iKVM depuis CMC.......................................................................................................................................... 210

Activation ou désactivation de l'accès à iKVM depuis le panneau avant.................................................................... 211

Activation de l'accès à iKVM depuis la console Dell CMC.......................................................................................... 211

15 Gestion et surveillance de l'alimentation.....................................................................212

Stratégies de redondance...............................................................................................................................................213

Règle de redondance de réseau................................................................................................................................213

Stratégie de redondance des blocs d'alimentation.................................................................................................... 214

Stratégie Sans redondance.......................................................................................................................................214

Performance d'alimentation étendue (EPP)................................................................................................................... 215

Configurations d'alimentation par défaut avec EPP (Extended Power Performance - Performance

d'alimentation étendue)............................................................................................................................................ 216

Enclenchement dynamique des blocs l'alimentation........................................................................................................216

Configuration de redondance par défaut.........................................................................................................................217

Redondance de réseau d'alimentation.......................................................................................................................217

Redondance des blocs d'alimentation....................................................................................................................... 218

Sans redondance...................................................................................................................................................... 218

Fonction Bilan de puissance des modules matériels........................................................................................................ 218

Paramètres de priorité de l'alimentation des logements du serveur................................................................................ 219

Affectation de niveaux de priorité aux serveurs....................................................................................................... 220

Affichage de la condition de la consommation électrique...............................................................................................220

Affichage de la condition de la consommation énergétique à l'aide de l'interface Web du CMC............................... 221

Affichage de l'état de la consommation énergétique à l'aide de RACADM................................................................221

Affichage de la condition du bilan de puissance.............................................................................................................. 221

Affichage de l'état du bilan de puissance avec l'interface Web CMC........................................................................221

Affichage de l'état du bilan de puissance avec RACADM..........................................................................................221

Condition de la redondance et intégrité énergétique globale...........................................................................................221

Défaillance d'une unité d'alimentation avec règle de redondance dégradée ou absente........................................... 222

Retraits d'unités d'alimentation avec règle de redondance dégradée ou absente.....................................................222

Règle d'enclenchement d'un nouveau serveur......................................................................................................... 222

Modifications d'alimentation et de la règle de redondance dans le journal des événements système....................... 223

Configuration du bilan d'alimentation et de la redondance............................................................................................. 225

Économie d'énergie et bilan de puissance................................................................................................................ 226

Mode de conservation de puissance maximale.........................................................................................................226

Réduction de l'alimentation des serveurs afin de préserver le bilan d'alimentation................................................... 226

Fonctionnement d'alimentation CA des blocs d'alimentation (PSU) 110 V................................................................226

Performances du serveur avant redondance de l'alimentation................................................................................. 227

Journalisation distante..............................................................................................................................................227

Gestion d'alimentation externe.................................................................................................................................227

Configuration du bilan de puissance et de la redondance avec l'interface Web CMC...............................................228

Configuration du bilan de puissance et de la redondance à l'aide de RACADM.........................................................228

11

Exécution d'opérations de contrôle de l'alimentation......................................................................................................230

Exécution d'opérations de contrôle de l'alimentation sur le châssis..........................................................................230

Exécution d'opérations de contrôle de l'alimentation sur un serveur......................................................................... 231

Exécution d'opérations de contrôle de l'alimentation sur un module d'E/S (IOM)....................................................232

16 Dépannage et restauration.........................................................................................233

Collecte des informations de configuration, de la condition du châssis et des journaux avec RACDUMP.......................233

Interfaces prises en charge...................................................................................................................................... 233

Téléchargement du fichier MIB (base d'information de gestion) SNMP...................................................................234

Premières étapes de dépannage d'un système distant...................................................................................................234

Dépannage de l'alimentation.....................................................................................................................................234

Dépannage des alertes...................................................................................................................................................236

Affichage des journaux d'événements............................................................................................................................236

Affichage du journal du matériel...............................................................................................................................236

Affichage du journal CMC et du journal optimisé du châssis.....................................................................................237

Utilisation de la console de diagnostic............................................................................................................................ 238

Réinitialisation des composants......................................................................................................................................238

Enregistrement ou restauration de la configuration de châssis.......................................................................................239

Résolution des erreurs de protocole de temps du réseau (NTP)....................................................................................239

Interprétation des couleurs des LED et séquences de clignotement.............................................................................. 240

Dépannage d'un contrôleur CMC qui ne répond pas...................................................................................................... 242

Observation des LED afin d'isoler le problème..........................................................................................................242

Obtention des informations de restauration à partir du port série DB-9...................................................................243

Restauration d'une image de micrologiciel................................................................................................................243

Dépannage des problèmes de réseau.............................................................................................................................243

Réinitialisation du mot de passe administrateur..............................................................................................................244

17 Utilisation de l'interface de l'écran LCD..................................................................... 246

Navigation sur l'écran LCD.............................................................................................................................................246

Main Menu (Menu principal).................................................................................................................................... 248

Menu Configuration de l'écran LCD......................................................................................................................... 248

Écran de configuration de la langue..........................................................................................................................248

Écran par défaut...................................................................................................................................................... 249

Écran Condition du serveur graphique..................................................................................................................... 249

Écran Condition du module graphique......................................................................................................................249

Écran Menu de l'enceinte.........................................................................................................................................250

Écran Condition du module......................................................................................................................................250

Écran Condition de l'enceinte...................................................................................................................................250

Écran Résumé IP..................................................................................................................................................... 250

Diagnostics.................................................................................................................................................................... 250

Dépannage du matériel du LCD...................................................................................................................................... 251

Messages du panneau avant de l'écran LCD..................................................................................................................252

Messages d'erreur de l'écran LCD................................................................................................................................. 252

Informations d'état des serveurs et modules sur l'écran LCD.........................................................................................257

18 Questions fréquemment posées.................................................................................262

12

RACADM....................................................................................................................................................................... 262

Gestion et restauration d'un système distant.................................................................................................................262

Active Directory.............................................................................................................................................................263

FlexAddress et FlexAddressPlus.....................................................................................................................................264

iKVM..............................................................................................................................................................................266

Modules d'E/S............................................................................................................................................................... 267

Connexion directe.......................................................................................................................................................... 267

19 Scénarios de cas d'utilisation.....................................................................................268

Mise à jour du micrologiciel et de la configuration de base du châssis............................................................................268

Sauvegarde des configurations de CMC et des configurations de serveur.....................................................................269

Mise à jour du micrologiciel des consoles de gestion sans temps d'arrêt des serveurs ..................................................269

Scénarios EPP (Performance d'alimentation étendue) - via l'interface Web..................................................................269

Scénarios EPP (Performance d'alimentation étendue) via RACADM.............................................................................270

13

GUID-E5398B0E-B346-4F97-9AF1-247F54C5C3B2

1

Présentation

Dell Chassis Management Controller (CMC) for Dell PowerEdge M1000e est une solution matérielle et logicielle de gestion des

systèmes conçue pour gérer plusieurs châssis à lames Dell. Il s'agit d'un module enfichable à chaud installé à l'arrière du châssis Dell

PowerEdge M1000e. Le CMC possède son propre microprocesseur et sa propre mémoire, et est alimenté par le châssis modulaire

où il est installé.

Le CMC permet à l'administrateur informatique de réaliser les opérations suivantes :

• Affichage de l'inventaire

• Exécution de tâches de configuration et de surveillance

• Mise sous ou hors tension de serveurs à distance

• Activation d'alertes pour les événements des serveurs et composants du châssis M1000e

Vous pouvez configurer le châssis M1000e à l'aide d'un seul CMC ou de modules CMC redondants. Dans les configurations avec

CMC redondants, si le CMC principal perd la communication avec le châssis M1000e ou le réseau de gestion, le CMC de secours se

charge de la gestion du châssis.

Le CMC offre plusieurs fonctions de gestion des systèmes conçues pour les serveurs lames. Ses fonctions principales sont la

gestion de l'alimentation et de la température.

• Gestion automatique des températures et de la consommation au niveau du châssis et en temps réel.

– Le CMC surveille les spécifications de l'alimentation du système et prend en charge le mode facultatif Enclenchement

dynamique des blocs l'alimentation. Ce mode active CMC pour améliorer l'efficacité énergétique en configurant les blocs

d'alimentation en attente en fonction des spécifications de charge et de redondance.

– CMC donne des informations en temps réel sur la consommation, avec une consignation des limites haute et basse

accompagnée d'un horodatage.

– CMC prend en charge la définition d'un seuil d'alimentation (facultatif) qui permet de générer une alerte ou de déclencher

certaines actions visant à maintenir la consommation en dessous d'un niveau donné : basculement des modules serveurs

dans un mode de consommation réduite et/ou désactivation de la mise sous tension de nouveaux serveurs lames, etc.

– CMC surveille et contrôle automatiquement le fonctionnement des ventilateurs en se basant sur la mesure en temps réel des

températures ambiantes et internes.

– CMC comporte des fonctions complètes d'inventaire et de consignation des erreurs ou des états.

• CMC permet de centraliser la configuration des paramètres suivants :

– Paramètres réseau et de sécurité de l'enceinte M1000e.

– Redondance de l'alimentation et définition de seuils

– Paramètres réseau des commutateurs d'E/S et du module iDRAC

– Définition du premier périphérique d'amorçage sur les serveurs

– CMC vérifie la cohérence des infrastructures d'E/S entre les modules d'E/S et les serveurs lames. Si nécessaire, il désactive

des composants afin de protéger le matériel du système.

– Sécurité des accès utilisateur

Vous pouvez configurer CMC pour qu'il envoie des alertes par e-mail ou par interruption SNMP pour recevoir des avertissements ou

des erreurs en rapport avec la température, une configuration matérielle incorrecte, une panne de courant et la vitesse des

ventilateurs.

14

GUID-25DEF52E-ED9B-4CF8-A518-10ACF6400177

Nouveautés de cette version

Cette version de CMC pour Dell PowerEdge M1000e prend en charge :

• Exécution de racresetcfg depuis l'interface utilisateur graphique de CMC.

• Activation de la cryptographie conforme aux normes FIPS (Federal Information Processing Standards) 140-2.

• Désactivation de la restauration de l'alimentation (AC Power Recovery).

• Mise à jour du progiciel source libre OpenSSL à la version 1.0.2f.

• Mise à jour du progiciel source libre OpenSSH à la version 7.1p1.

• Mise à jour du glibc à la version 2.23 afin de résoudre de nouvelles failles de sécurité.

• TLS 1.2 et TLS 1.1 par défaut.

• Option de configuration de l'utilisateur afin d'activer TLS 1.0 à l'aide de RACADM.

• Configuration de SNMPv3 à l'aide de RACADM.

• Exécution d'une requête concernant l'état d'intégrité des composants du châssis à l'aide de WSMan.

• Initialisation du Déploiement rapide d'un serveur lame par le biais de commandes RACADM.

• Configuration de CMC à l'aide de WSMan pour les fonctions suivantes :

– Nom d'hôte du châssis

– Configuration IP

– DNS

– Enregistrement du DNS

– NTP

– Modifier le mot de passe par défaut

• Envoi d'alertes lorsque l'état d'alimentation d'un module d'E/S change et lors de l'échec de la mise sous tension d'un module

d'E/S.

• Remplissage du nom des périphériques CMC dans l'inventaire.

GUID-368AD38F-5CD1-4D7B-8E74-C35A4D8E4BC0

Principales fonctions

Les fonctions CMC peuvent être des fonctions de gestion ou des fonctions de sécurité.

GUID-694E5265-B4D4-4C44-A36A-C5B062E49B27

Fonctions de gestion

CMC offre les fonctionnalités de gestion suivantes :

• Environnement CMC redondant

• Enregistrement DDNS (Système de noms de domaine dynamique) pour IPv4 et IPv6

• Gestion et surveillance à distance du système à l'aide de SNMP, d'une interface Web, d'un module iKVM ou d'une connexion

Telnet/SSH

• Surveillance : permet d'accéder aux informations sur le système et à l'état des composants

• Accès aux journaux des événements système : accès au journal du matériel et au journal CMC

• Mises à jour du micrologiciel pour différents composants de châssis : permettent de mettre à jour le micrologiciel du CMC, des

serveurs, du module iKVM et des dispositifs d'infrastructure de module d'E/S.

• Mise à jour micrologicielle de composants de serveurs entre autres le BIOS, les contrôleurs de réseau, les contrôleurs de

stockage, sur plusieurs serveurs dans le châssis à l'aide du Lifecycle Controller.

• Mise à jour du composant du serveur : clic simple sur toutes les mises à jour de lames à l'aide du mode de Partage réseau.

• Intégration du logiciel Dell OpenManage : permet de lancer l'interface Web CMC à partir de Dell OpenManage Server

Administrator ou d'IT Assistant.

15

• Alertes CMC : vous avertit des problèmes potentiels du nœud géré au moyen d'un message électronique ou d'une interruption

SNMP.

• Gestion de l'alimentation à distance : offre des fonctionnalités de gestion de l'alimentation à distance, comme l'arrêt et la

réinitialisation de n'importe quel composant du châssis à partir d'une console de gestion.

• Rapport sur l'alimentation

• Cryptage SSL (Secure Sockets Layer) : permet une gestion sécurisée du système distant via l'interface Web.

• Point de lancement de l'interface Web Integrated Dell Remote Access Controller (iDRAC).

• Prise en charge de la gestion WS

• Fonctionnalité FlexAddress : remplace les ID de nom WWN/MAC (World Wide Name/Media Access Control, nom universel/

contrôle de l'accès aux supports) définis en usine par les ID WWN/MAC attribués par le châssis pour un emplacement

spécifique, mise à niveau facultative.

• prise en charge de la fonction de l’identité d’E/S de l’iDRAC pour un inventaire d'adresses WWN/MAC.

• Affichage graphique de l'état et de l'intégrité des composants de châssis

• Prise en charge des serveurs à connecteur unique ou multiple

• L'Assistant Configuration iDRAC LCD prend en charge la configuration réseau iDRAC

• Connexion unique iDRAC

• Prise en charge du protocole NTP

• Pages de résumé du serveur, de rapports de l'alimentation et de contrôle de l'alimentation optimisées

• Basculement CMC forcé et réattribution de sièges virtuelle de serveurs

• Réinitialisation d'iDRAC sans avoir à redémarrer le système d'exploitation.

• Prise en charge de la configuration de réseau de stockage via RACADM : vous permet de configurer IP, de rejoindre ou créer un