Notebook Acer

(dotykowy 10")

Podręcznik użytkownika

komputera

- 1

2 -

© 2013. Wszelkie prawa zastrzeżone.

Packard Bell EasyNote (dotykowy 10")

Dotyczy: ME69BMP

Ta zmiana: 10/2013

Zarejestruj się, aby uzyskać identyfikator Acer ID i

włącz usługę Zdalne pliki Acer

Otwórz Portal Acer na ekranie Start, aby zarejestrować się w

celu uzyskania identyfikatora Acer ID lub zaloguj się, jeśli już

posiadasz identyfikator Acer ID.

Istnieją trzy ważne powody, dla których warto uzyskać

identyfikator Acer ID:

• Uzyskiwać zdalny dostęp do komputera z innych urządzeń

za pomocą aplikacji Zdalne pliki Acer

• Otrzymuj najnowsze oferty i informacje o produktach

• Zarejestruj urządzenie w celu zapewnienia obsługi serwisowej

Aby uzyskać więcej informacji, odwiedź witrynę internetową AcerCloud:

www.acer.com/acercloud

Oznaczenie modelu: ____________________________

Numer seryjny: ________________________________

Data zakupu: __________________________________

Miejsce zakupu: ________________________________

SPIS TREŚCI

Spis treści - 3

Po kolei 5

Instrukcje ................................................. 5

Podstawowe porady i wskazówki

dotyczące używania komputera .............. 5

Włączanie i wyłączanie komputera ............. 5

Dbanie o komputer...................................... 6

Dbanie o zasilacz prądu przemiennego...... 6

Obsługa pakietu baterii ............................... 7

Czyszczenie i obsługa serwisowa............... 7

Zapoznanie z notebookiem

Packard Bell 8

Widok ekranu........................................... 8

Widok klawiatury...................................... 9

Widok z lewej strony ............................. 10

Informacje dotyczące interfejsu USB 3.0 .. 11

Widok z prawej strony .......................... 11

Widok od strony podstawy..................... 12

Używanie klawiatury 13

Klawisze blokad i osadzony blok

klawiszy numerycznych ......................... 13

Klawisze skrótów ...................................... 14

klawisze z logo Windows....................... 16

Touchpad 17

Podstawowe informacje o obsłudze

touchpada.............................................. 17

Gesty touchpada ................................... 17

Odzyskiwanie 19

Tworzenie kopii zapasowych

przywracania ......................................... 19

Tworzenie kopii zapasowych

sterowników i aplikacji ........................... 22

Odzyskiwanie systemu .......................... 23

Ponowna instalacja sterowników i

aplikacji ..................................................... 24

Powrót do przechwyconego

poprzedniego ekranu systemu.................. 26

Przywracanie fabrycznych ustawień

systemu..................................................... 27

Przywracanie z systemu Windows............ 28

Przywracanie z kopii zapasowych

przywracania............................................. 31

Podłączanie do Internetu 35

Nawiązywanie połączenia

przewodowego ...................................... 35

Wbudowane funkcje sieciowe................... 35

Nawiązywanie połączenia

bezprzewodowego................................. 36

Nawiązywanie połączenia z

bezprzewodową siecią LAN...................... 36

Nawiązywanie połączenia z siecią 3G ...... 37

Korzystanie z połączenia Bluetooth 38

Włączanie i wyłączanie funkcji

Bluetooth................................................ 38

Włączanie funkcji Bluetooth z systemu

Windows 8.1 ............................................. 38

Dodawanie urządzenia Bluetooth .......... 39

Narzędzia dotykowe Packard Bell 43

Elementy sterujące narzędzi

dotykowych ............................................ 43

Wskazywanie ............................................ 44

Używanie AccuFinger ............................... 45

RepliView .................................................. 45

Ustawienia ................................................ 46

Packard Bell Screen Grasp 47

Przegląd ................................................ 47

Dostosowanie ustawień ............................ 48

Narzędzie edycji........................................ 49

Packard Bell Scrapboard 50

Program narzędziowy BIOS 51

Sekwencja startowa systemu ................ 51

Ustawianie haseł.................................... 51

Zabezpieczanie komputera 52

Używanie blokady zabezpieczającej

komputer................................................ 52

Używanie haseł...................................... 52

Wprowadzanie haseł................................. 53

Zarządzanie energią 54

Oszczędzanie energii ............................ 54

Pakiet akumulatora 56

Charakterystyka baterii .......................... 56

Ładowanie akumulatora ............................ 56

Optymalizowanie okresu trwałości

akumulatora .............................................. 58

Kontrola poziomu naładowania

akumulatora .............................................. 58

Ostrzeżenie o niskim poziomie

naładowania akumulatora ......................... 59

Instalowanie i wyjmowanie pakietu

akumulatora .............................................. 60

Podróżowanie z komputerem 61

Odłączanie wyposażenia zewnętrznego 61

W podróży.............................................. 61

Przygotowanie komputera ........................ 61

Co należy brać ze sobą na spotkania....... 62

Zabieranie komputera do domu............. 62

Przygotowanie komputera ........................ 62

Co należy wziąć ze sobą .......................... 63

4 - Spis treści

Zalecenia dodatkowe................................ 63

Konfiguracja biura domowego .................. 64

Podróżowanie z komputerem ................ 64

Przygotowanie komputera ........................ 64

Co należy wziąć ze sobą .......................... 64

Zalecenia dodatkowe................................ 65

Podróże zagraniczne z komputerem ..... 65

Przygotowanie komputera ........................ 65

Co należy wziąć ze sobą .......................... 65

Zalecenia dodatkowe................................ 66

Czytnik kart pamięci 67

Opcje połączeń...................................... 67

Złącza wideo i audio 69

HDMI 70

Uniwersalna magistrala szeregowa

(USB) 71

Często zadawane pytania 73

Wskazówki i porady dotyczące

korzystania z systemu Windows 8.1...... 73

Jak uzyskać dostęp do ekranu Start? ....... 73

Czym są „Panele”? ................................... 74

Czy mogę uruchamiać bezpośrednio z

pulpitu? ..................................................... 74

Jak poruszać się pomiędzy aplikacjami?.. 74

Jak wyłączyć komputer? ........................... 74

Jak odblokować komputer? ...................... 75

Jak spersonalizować komputer?............... 76

Gdzie są moje aplikacje? .......................... 77

Czym jest identyfikator (konto)

Microsoft? ................................................. 79

Jak dodać ulubioną stronę do

przeglądarki Internet Explorer? ................. 80

Jak sprawdzić dostępność aktualizacji

systemu Windows?................................... 80

Gdzie mogę uzyskać więcej informacji? ... 80

Często zadawane pytania 81

Zgłaszanie potrzeby obsługi

serwisowej ............................................. 84

Rozwiązywanie problemów ................... 85

Porady dotyczące rozwiązywania

problemów ................................................ 85

Komunikaty o błędach............................... 85

Internet i bezpieczeństwo w trybie

online 87

Pierwsze kroki w sieci............................ 87

Ochrona komputera .................................. 87

Wybierz operatora usług internetowych.... 87

Połączenia sieciowe.................................. 89

Surfuj po sieci! .......................................... 91

Zabezpieczenia ......................................... 92

PO KOLEI

Dziękujemy za wybranie Packard Bell notebooka. Z pewnością spełni

on wszelkie wymagania jako przenośny komputer.

Instrukcje

Aby pomóc w korzystaniu z Packard Bell notebooka, opracowaliśmy

zestaw instrukcji:

Pierwszy to Instrukcja konfiguracji, który ułatwi użytkownikom

rozpoczęcie konfiguracji komputera.

Skrócony poradnik przedstawia podstawowe właściwości i funkcje

nowego komputera. Aby uzyskać więcej informacji o tym, w jaki

sposób nowy komputer może pomóc Ci być bardziej produktywnym,

zapoznaj się z Podręcznikiem użytkownika. Przewodnik ten zawiera

szczegółowe informacje dotyczące takich tematów, jak narzędzia

systemowe, odzyskiwanie danych, opcje rozszerzeń oraz

rozwiązywanie problemów. Oprócz nich zawiera także informacje na

temat ogólnych przepisów oraz informacje dotyczące bezpieczeństwa

pracy na tym notebooku. Jest dostępny na pulpicie. Kliknij dwukrotnie

ikonę pomocy, a następnie w otwartym menu kliknij User’s Manual

(Podręcznik użytkownika).

Po kolei - 5

Podstawowe porady i wskazówki dotyczące używania komputera

Włączanie i wyłączanie komputera

Aby wyłączyć zasilanie, należy wykonać jedną z czynności:

•Użycie polecenia zamknięcia systemu Windows: Naciśnij klawisz

Windows + <C>, kliknij opcje Ustawienia > Power (Zasilanie) , a

następnie kliknij opcję Shut Down (Zamknij).

Jeśli chcesz wyłączyć komputer na krótko, a nie chcesz wyłączać go

zupełnie, możesz uruchomić tryb hibernacji, naciskając przycisk

zasilania.

6 - Po kolei

Uwaga

Można wymusić przejście komputera do trybu wstrzymania,

naciskając klawisz skrótu wstrzymania <Fn> + <F4>.

Jeżeli nie możesz wyłączyć zasilania komputera normalnie, wtedy w celu

zakończenia pracy komputera naciśnij i przytrzymaj przycisk zasilania dłużej

niż przez cztery sekundy. Po wyłączeniu komputera przed jego ponownym

włączeniem należy odczekać co najmniej dwie sekundy.

Dbanie o komputer

Komputer będzie służył dobrze, jeżeli użytkownik będzie o niego dbał.

• Nie wystawiaj komputera na bezpośrednie światło słoneczne. Nie

należy umieszczać urządzenia w pobliżu źródeł ciepła, takich jak

grzejnik.

• Nie należy narażać komputera na działanie temperatur niższych niż

0°C ani wyższych niż 50°C.

• Nie narażaj komputera na działanie pól magnetycznych.

• Nie wystawiaj komputera na działanie deszczu lub wilgoci.

• Nie dopuszczaj do wylania na komputer wody lub innych płynów.

• Nie dopuszczaj do poddawania komputera silnym wstrząsom i

wibracji.

• Nie dopuszczaj do zakurzenia i zabrudzenia komputera.

• Nigdy nie stawiaj przedmiotów na komputerze.

• Nigdy nie trzaskaj pokrywą wyświetlacza podczas jej zamykania.

• Nigdy nie umieszczaj komputera na nierównych powierzchniach.

Dbanie o zasilacz prądu przemiennego

Poniżej przedstawiono sposoby dbania o zasilacz prądu zmiennego:

•Nie przyłączaj zasilacza do innych urządzeń.

• Nie stawiaj nic na przewodzie zasilającym i nie umieszczaj na nim

ciężkich przedmiotów. Przewód zasilający oraz inne kable należy

starannie układać, z dala od miejsc przemieszczania się ludzi.

•Odłączając przewód zasilający, nie wolno ciągnąć za przewód, tylko

za wtyczkę.

•Gdy używa się przedłużacza, znamionowa wartość natężenia prądu

przyłączonego sprzętu, nie powinna przekraczać wartości

znamionowej natężenia prądu przedłużacza. Ponadto łączna

wartość znamionowa natężenia prądu wszystkich urządzeń

przyłączonych do pojedynczego gniazdka elektrycznego nie

powinna przekraczać wartości znamionowej bezpiecznika.

Obsługa pakietu baterii

Poniżej przedstawiono kwestie ważne dla żywotności pakietu

akumulatora:

• Wymieniając akumulator należy użyć akumulatora tego samego

typu. Przed wymianą lub wyjęciem akumulatora należy wyłączyć

zasilanie.

• Nie wolno rozbierać akumulatora na części. Przechowuj je poza

zasięgiem dzieci.

• Akumulatory należy utylizować w sposób zgodny z lokalnymi

przepisami. W miarę możliwości należy je poddawać recyklingowi.

Czyszczenie i obsługa serwisowa

Po kolei - 7

Podczas czyszczenia komputera, należy wykonać następujące

czynności:

1. Wyłącz zasilanie komputera i wyjmij pakiet baterii.

2. Odłącz zasilacz prądu przemiennego.

3. Używaj miękkiej, wilgotnej szmatki. Nie stosuj środków

czyszczących w płynie i w aerozolu.

Jeżeli wystąpi dowolna z poniższych sytuacji:

• Komputer został upuszczony lub została uszkodzona jego

obudowa,

• Komputer nie działa normalnie

Zajrzyj do sekcji "Często zadawane pytania" na stronie 81.

8 - Zapoznanie z notebookiem Packard Bell

1

2

ZAPOZNANIE Z NOTEBOOKIEM

PACKARD BELL

Po skonfigurowaniu komputera, jak to przedstawiono w Przewodniku

instalacji, przyjrzyjmy się nowemu komputerowi Packard Bell.

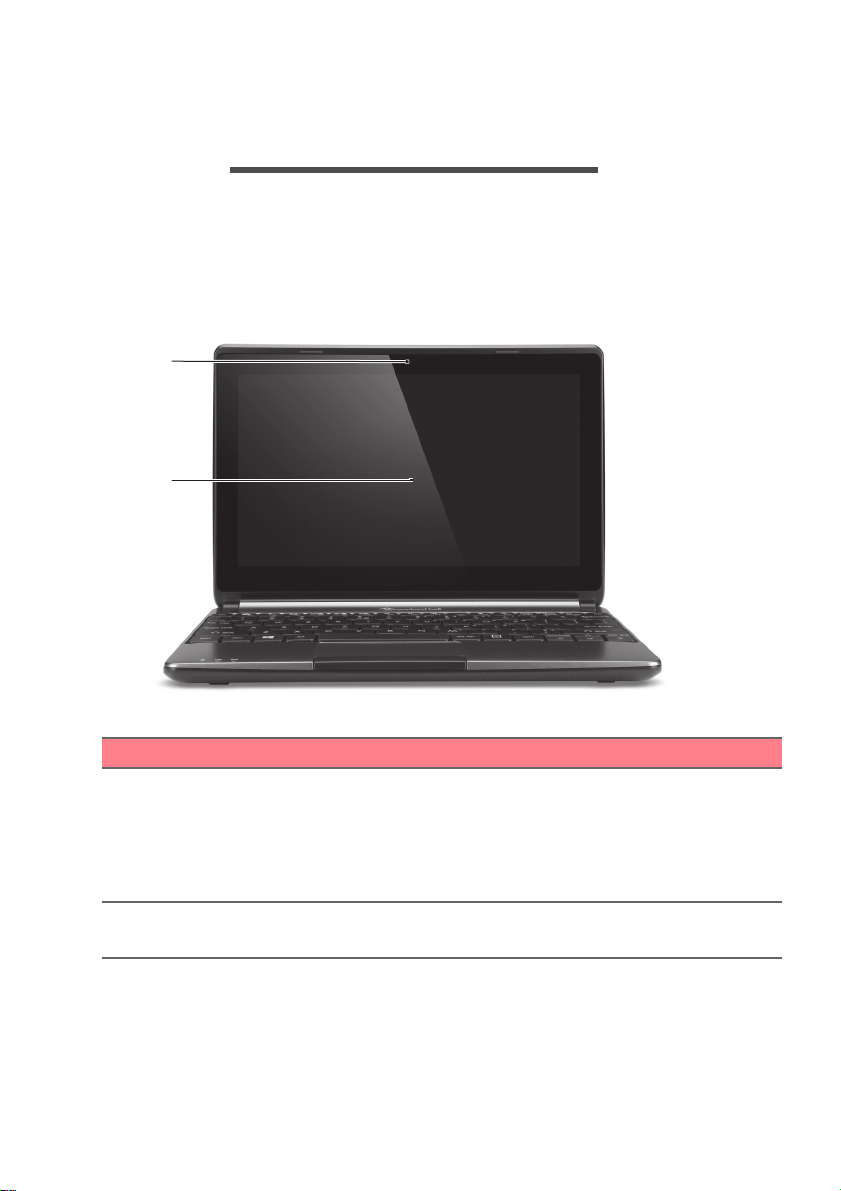

Widok ekranu

# Ikona Element Opis

Kamera internetowa do komunikacji

wideo

1

2 Ekran dotykowy

Kamera

inte

rnetowa

.

Świecenie

internetowej sygnalizuje, że jest ona

aktywna.

Wyświetla

obsługuje sterowanie wielodotykowe.

wskaźnika obok kamery

interfejs komputera,

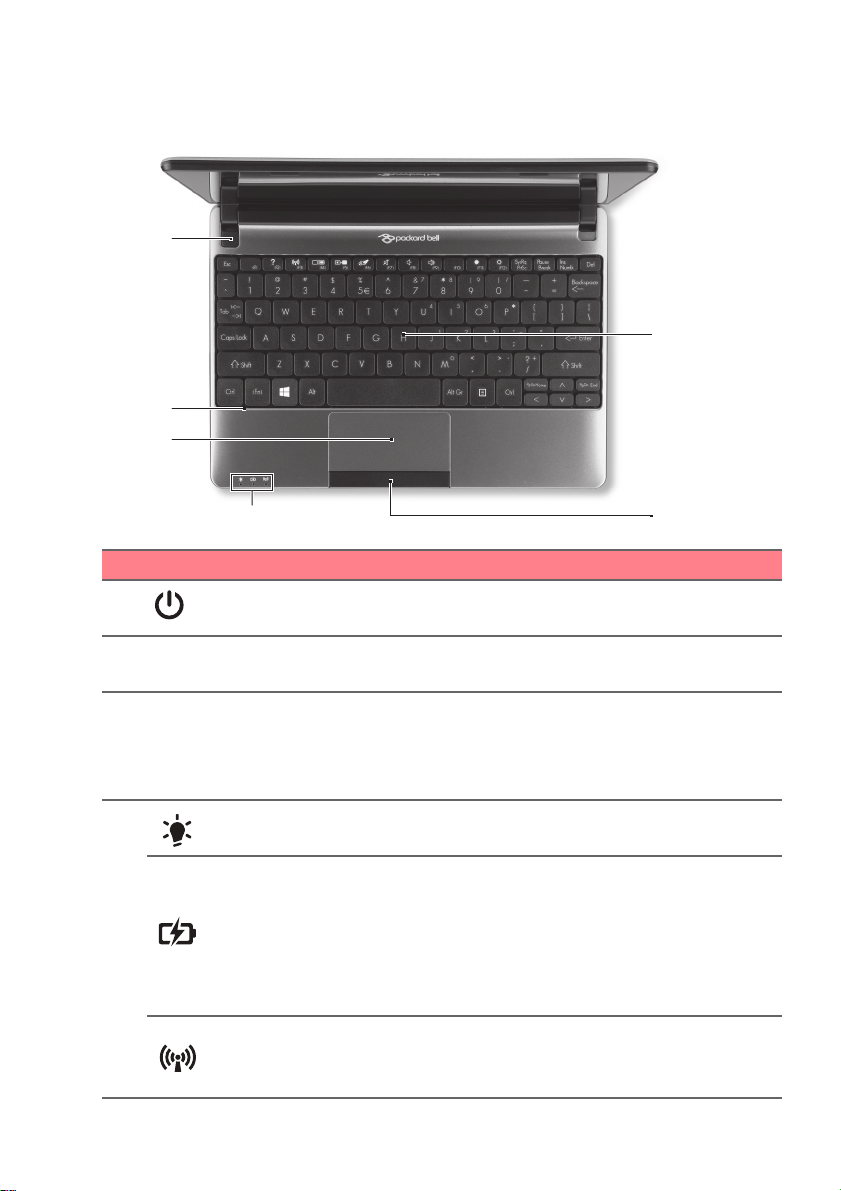

Widok klawiatury

1

6

3

2

4 5

# Ikona Element Opis

1

2 Mikrofon

3 Touchpad

4

Przycisk

Zasilanie

Wskaźnik

zasilania

Wskaźnik

akumulatora

Wskaźnik

komunikacji

Zapoznanie z notebookiem Packard Bell - 9

Służy do włączania i wyłączania

komputera.

Wewnętrzn

rejestracji dźwięku.

Dotykowe urządzenie

które działa jak myszka

komputerowa.

Patrz Touchpad na stronie 17.

Wskazuje stan zasilania komputera.

Wskazuje stan naładowania

akumulatora.

Ładowanie: Świeci żółtym światłem,

gdy akumulator jest ładowany.

Pełne naładowanie: Świeci

bieskim światłem.

nie

Wskazuje stan połączenia

bezprze

urządzeniem.

e mikrofony stereo do

wskazujące,

wodowego komputera z

10 - Zapoznanie z notebookiem Packard Bell

21 3 54 6

# Ikona Element Opis

5

6 Klawiatura

Przyciski kliknięć

(lewy i pra

wy)

Naciskanie lewej i prawej strony

przycisku powod

naciskanie przycisków wyboru lewo/

prawo.

Umożliwia wprowadzanie danych

komputera.

Patrz Używan

stronie 13.

uje działanie jak

do

ie klawiatury na

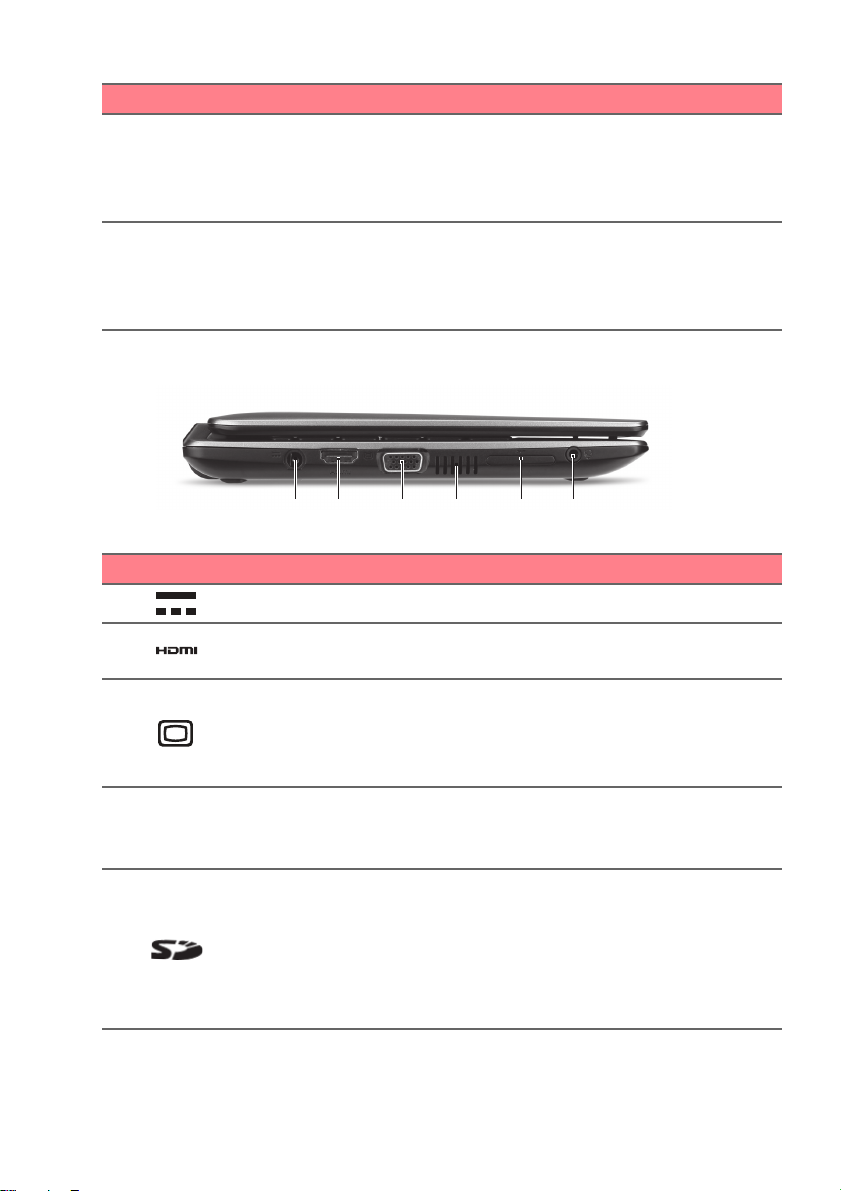

Widok z lewej strony

# Ikona Element Opis

1

2

3

4

5

Gniazdo zasilania Gniazdo zasilacza.

Port HDMI

Port

zewnętrznego

wyświetlacza

(VGA)

Otwory

wentylacyjn

oraz wentylator

Czytnik karty SD

e

guje połączenie cyfrowego

Obsłu

wideo o wysokiej rozdzielczości.

Służy d

wyświetlającego (np. zewnętrzny

monitor, projektor LCD).

Umożliwiają chłodzenie komputera.

Nie wolno zakrywać an

otworów.

Akceptuje jedną kartę Secure Digit

(SD lub SDHC).

Aby wyjąć/zain

ją delikatnie.

Jednorazowo można

tylko jedną kartę.

o przyłączania urządzenia

stalować kartę, wciśnij

obsługiwać

i blokować

al

Zapoznanie z notebookiem Packard Bell - 11

1 2

# Ikona Element Opis

Służy d

liniowego wyjścia audio (np. głośniki,

Gniazdo

6

słuchawek/

głośników

słuchawki).

Obsługuje zgodne słuchawki z

wtyczką 3,5 z wbudowanym

mikrofonem (np. słuchawki do

urządzeń Acer Smart Handheld).

o przyłączania urządzeń

Informacje dotyczące interfejsu USB 3.0

• Porty zgodne z USB 3.0 są niebieskie.

• Zgodność z USB 3.0 oraz wcześniejszymi urządzeniami.

• W celu optymalizacji działania używaj urządzeń z certyfikatem

USB 3.0.

•Obsługuje specyfikację USB 3.0 (SuperSpeed USB).

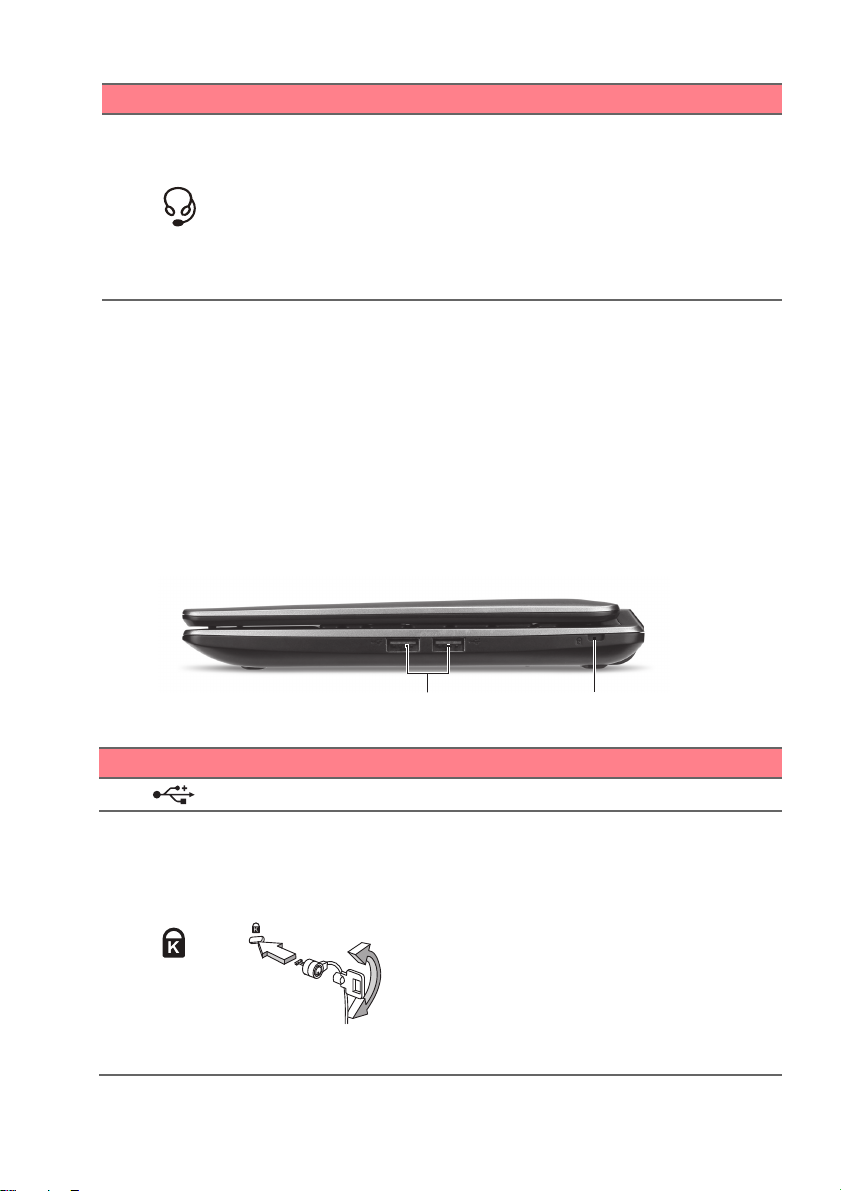

Widok z prawej strony

# Ikona Element Opis

1

2

Porty USB Służy do podłączania urządzeń USB.

Gniazdo blokady

Kensington

Służy do podłączania blokady zgodnej

ze standardem firmy Kensington.

Kabel zabezpieczenia komputera

należy owinąć wokół ciężkieg

nieruchomego obiektu, takiego jak stół

lub uchwyt zablokowanej szuflady.

Wstaw zamek blokady do gniazda i

przekręć klucz w celu zamknięcia

blokady.

Dostępne są także modele bez kluczy.

o

12 - Zapoznanie z notebookiem Packard Bell

1

2

3

4

5

Widok od strony podstawy

# Ikona Element Opis

1 Wnęka na

2 Zatrzask baterii

3

4

5 Głośni

Blokada baterii

Otwory

wentylacyjn

oraz wentylator

baterię Przechowuje baterię komputera.

e

ki

Pozwala zabezpieczyć bat

prawidłowej pozycji.

Umożliwia zwolnien

baterii. Włóż odpowiednie narzędzi i

przesuń, aby zwolnić.

Umożliwiają chłodzenie komputera.

Nie wolno zakrywać an

otworów.

Zapewniają możli

dźwięku.

ie i wyjęcie

wość odtwarzania

erię w

i blokować

Używanie klawiatury - 13

UŻYWANIE KLAWIATURY

Pełnowymiarowa klawiatura posiada wbudowany blok klawiszy

numerycznych, oddzielne klawisze sterowania kursorem, klawisze

blokad, klawisze Windows, klawisze funkcyjne oraz specjalne.

Klawisze blokad i osadzony blok klawiszy numerycznych

Klawiatura jest wyposażona w 3 klawisze blokad, których funkcje

można włączać i wyłączać.

Klawisz

blokady

Caps Lock

Num Lock

<Fn> + <F11>

Scroll Lock

<Fn> + <F12>

Opis

Kiedy włączona jest funkcja Caps Lock, wszystkie

znaki alfabetyczne będą pisane dużą literą.

Kiedy włączona jest funkcja Num Lock, wbudowany

blok klawiszy działa w trybie numerycznym.

Klawisze działają jak klawisze kalkulatora

(zawierają operatory arytmetyczne +, -, * oraz /).

Tryb ten jest zalecany przy dużej ilości

wprowadzanych danych liczbowych. Lepszym

rozwiązaniem jest podłączenie zewnętrznej

klawiatury.

Kiedy włączona jest funkcja Scroll Lock, ekran

przesuwa się o jedną linię w górę lub w dół, przy

naciśnięciu odpowiednio strzałki w górę lub w dół.

Scroll Lock nie działa z niektórymi aplikacjami.

14 - Używanie klawiatury

Funkcje wbudowanego bloku klawiszy numerycznych są takie same,

jak w przypadku bloku numerycznego w komputerze stacjonarnym.

Funkcje te są oznaczone małymi znakami, znajdującymi się w górnym

prawym rogu klawiszy. W celu uproszczenia opisu klawiatury, nie

umieszczono symboli klawiszy sterowania kursorem.

Wymagany dostęp Num Lock włączony

Num Lock

wyłączony

Klawisze numeryczne

na wbudowanym

bloku klawiszy

Liczby wpisuje się w

normalny sposób.

numerycznych

Klawisze sterowania

kursorem na

wbudowanym bloku

klawiszy

Używając klawiszy

sterowania kursorem

należy przytrzymywać

klawisz <Shift> .

Używając klawiszy

sterowania kursorem

należy przytrzymywać

klawisz <Fn>.

Podczas wpisywania

liter z użyciem

Klawisze głównego

bloku klawiatury

wbudowanej

klawiatury należy

Litery wpisuje się w

normalny sposób.

przytrzymywać

klawisz <Fn>.

Klawisze skrótów

Komputer umożliwia używanie klawiszy skrótów lub kombinacji

klawiszy w celu uzyskania dostępu do większości kontrolowanych

parametrów, takich jak jasność ekranu czy ustawienia głośności.

Aby uaktywniać klawisze skrótów, naciśnij i przytrzymaj klawisz <Fn>

przed naciśnięciem innego klawisza w kombinacji klawisza skrótu.

Klawisz

skrótu

Ikona Funkcja Opis

<Fn> + <F2> Pomoc Otwiera menu pomoc.

Włącza/wyłącza urządzenia

sieciowe komputera.

<Fn> + <F3>Tryb Samolot

(Urządzenia sieciowe różnią

się w zależności od

konfiguracji.)

Używanie klawiatury - 15

Klawisz

skrótu

<Fn> + <F4>

<Fn> + <F5>

<Fn> + <F6>

<Fn> + <F7>

<Fn> + <F8>

<Fn> + <F9>

<Fn> + <F11>

<Fn> + <F12>

Ikona Funkcja Opis

Umożliwia przełączanie

sygnału wyjściowego

Przełączenie

wyświetlania

wyświetlacza na ekran

wyświetlacza lub na

zewnętrzny monitor (jeśli

jest przyłączony) lub na

oba.

Wyłącza podświetlenie

ekranu wyświetlacza w celu

Wyłączanie

ekranu

oszczędzania energii.

Naciśnij dowolny klawisz w

celu przywrócenia

wyświetlania.

Przełączenie

touchpada

Przełączanie

głośnika

Zmniejszenie

głośności

Zwiększenie

głośności

Zmniejszenie

jasności

Zwiększenie

jasności

Służy do włączania i

wyłączania wbudowanego

touchpada.

Umożliwia włączanie i

wyłączanie głośników.

Zmniejsza głośność

dźwięku.

Zwiększa głośność dźwięku.

Zmniejsza jasność ekranu.

Zwiększa jasność ekranu.

16 - Używanie klawiatury

klawisze z logo Windows

Klawiatura zawiera dwa klawisze do wykonywania funkcji

specyficznych dla systemu Windows.

Klawisz Opis

Naciśnięcie tylko tego klawisza powoduje powrót

Klawisz z logo

Windows

Klawisz

aplikacji

do ekranu Start lub do ostatniej otwartej aplikacji.

Użycie tego klawisza z innymi klawiszami

udostępnia także różne inne funkcje. Zapoznaj

się z sekcją Pomoc systemu Windows.

Naciśnięcie tego klawisza przynosi taki sam

efekt jak kliknięcie prawym przyciskiem myszki;

otwiera menu kontekstowe aplikacji.

Touchpad - 17

Uwaga

Uwaga

TOUCHPAD

Podstawowe informacje o obsłudze touchpada

Przy użyciu touchpada można sterować strzałką (lub „kursorem”)

na ekranie. Kursor na ekranie będzie podążał za ruchem palca

przesuwanego po touchpadzie.

Naciskaj lewą i prawą stronę przycisku znajdującego się poniżej

touchpada, aby uruchomić funkcję zaznaczenia i wykonania lub

dotknij powierzchni touchpada. Te dwa obszary mają podobne

działanie do lewego i prawego przycisku myszki.

Touchpad reaguje na ruchy palca. Im lżejsze dotknięcie, tym lepsza jest

reakcja. Dbaj, by touchpad i palce były suche i czyste.

Kursor jest sterowany za pomocą kilku podstawowych gestów:

• Przeciągnięcie jednym palcem: Przesuń palcem wzdłuż

powierzchni touchpada, aby przesunąć kursor.

• Stuknięcie jednym palcem: Llekko stuknij powierzchnię

touchpada palcem, aby „kliknąć”, co spowoduje wybór lub

uruchomienie danego elementu. Szybko powtórz stuknięcie, aby

wykonać dwukrotne stuknięcie lub „dwukrotne kliknięcie”.

• Przeciągnij: Naciśnij i przytrzymaj lewą stronę przycisku wyboru lub

stuknij dwukrotnie gdziekolwiek na powierzchni dotykowej, a

następnie przeciągnij drugim palcem po touchpadzie, aby wybrać

wszystkie elementy w obszarze.

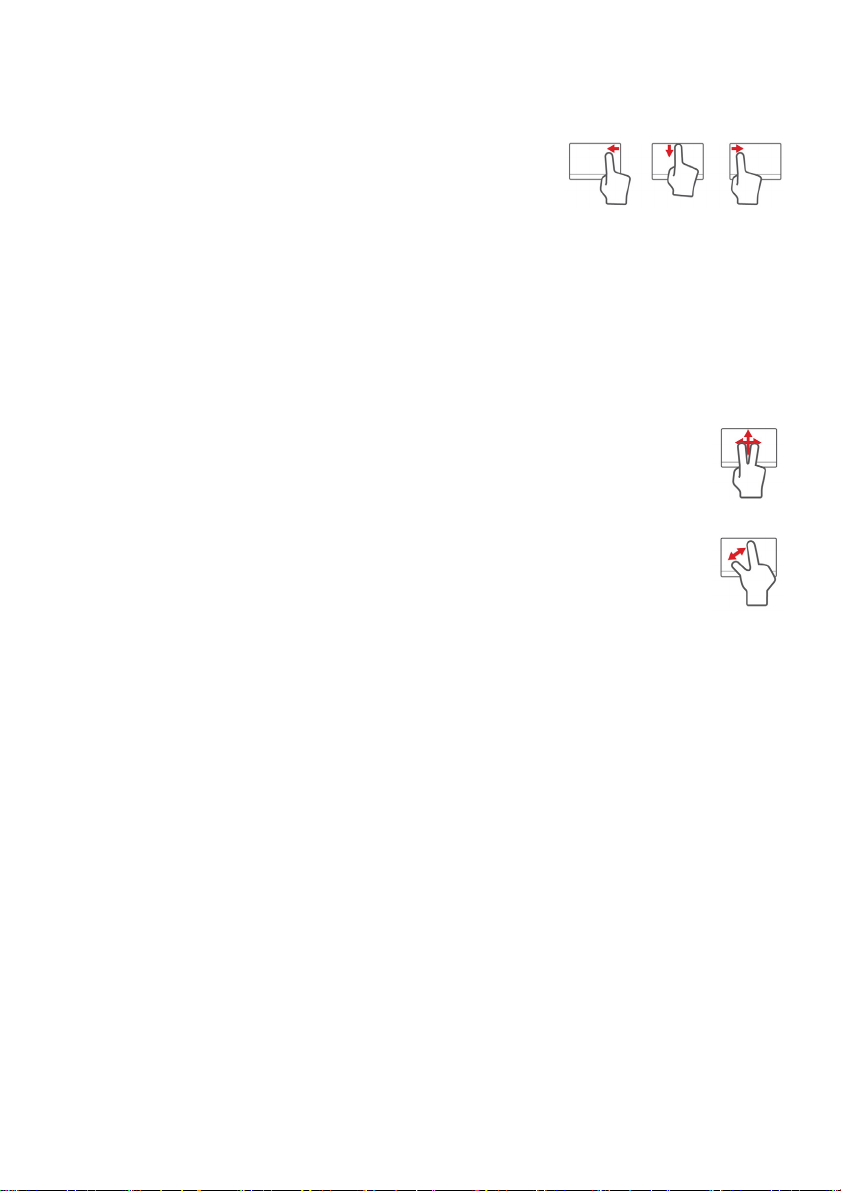

Gesty touchpada

System operacyjny Windows 8.1 i wiele aplikacji obsługuje gesty

touchpada z wykorzystaniem jednego lub więcej palców.

Obsługa gestów touchpada zależy od aktywnej aplikacji.

18 - Touchpad

Umożliwia sterowanie aplikacjami za pomocą kilku prostych gestów,

na przykład:

• Przeciągnięcie do wewnątrz od krawędzi:

Dostęp do narzędzi systemu Windows przez

przeciągnięcie do środka touchpada od

prawej, górnej lub lewej strony.

• Przeciągnięcie do wewnątrz od prawej krawędzi: Przełącza

panele.

• Przeciągnięcie do wewnątrz od górnej krawędzi: Przełącza

polecenia aplikacji.

• Przeciągnięcie do wewnątrz od lewej krawędzi: Przełącza do

poprzedniej aplikacji.

• Przeciągnięcie dwoma palcami: Możesz szybko

przewijać strony internetowe, dokumenty lub listy

odtwarzania przez umieszczenie dwóch palców na

touchpadzie i przeciągnięcie ich w dowolnym kierunku.

• Ściąganie lub rozsuwanie dwóch palców: Umożliwia

zmniejszenie lub powiększenie zdj

ęć, map i dokumentów

przy pomocy prostego gestu z użyciem kciuka i palca.

Odzyskiwanie - 19

Uwaga

Ważne

Uwaga

ODZYSKIWANIE

Jeśli podczas korzystania z komputera wystąpią problemy, a sekcja

często zadawanych pytań (patrz Często zadawane pytania na

stronie 81) nie pomaga, istnieje możliwość przywrócenia

wcześniejszych ustawień komputera, tzn. powrotu do poprzedniego

stanu.

Sekcja ta opisuje narzędzia odzyskiwania dostępne na komputerze.

Packard Bell zapewnia system Packard Bell Recovery Management,

umożliwiający tworzenie kopii zapasowej systemu, kopii sterowników i

aplikacji, oraz opcje uruchamiania procesu odzyskiwania, czy to przy

użyciu narzędzi Windows, czy też kopii zapasowej systemu.

Packard Bell Aplikacja Recovery Management jest dostępna tylko w

przypadku fabrycznie zainstalowanych systemów Windows.

Zalecamy jak najszybsze utworzenie kopii zapasowej systemu

Windows oraz kopii zapasowej sterowników i aplikacji.

W określonych przypadkach całkowite odzyskanie systemu będzie

wymagało utworzenia kopii zapasowej przywracania USB.

Tworzenie kopii zapasowych przywracania

Aby dokonać ponownej instalacji przy użyciu napędu USB, należy

najpierw utworzyć kopię zapasową przywracania. Kopia zapasowa

przywracania obejmuje całą oryginalną zawartość dysku twardego

komputera, w tym system Windows i całe fabrycznie zainstalowane

oprogramowanie i sterowniki. Spowoduje to przywrócenie komputera

do stanu fabrycznego, pozwalając zachować wszystkie ustawienia i

dane osobiste.

Ponieważ tworzenie kopii zapasowej wymaga co najmniej 16 GB pamięci po

sformatowaniu, zalecane jest korzystanie z nośnika USB o pojemności co

najmniej 32

GB.

20 - Odzyskiwanie

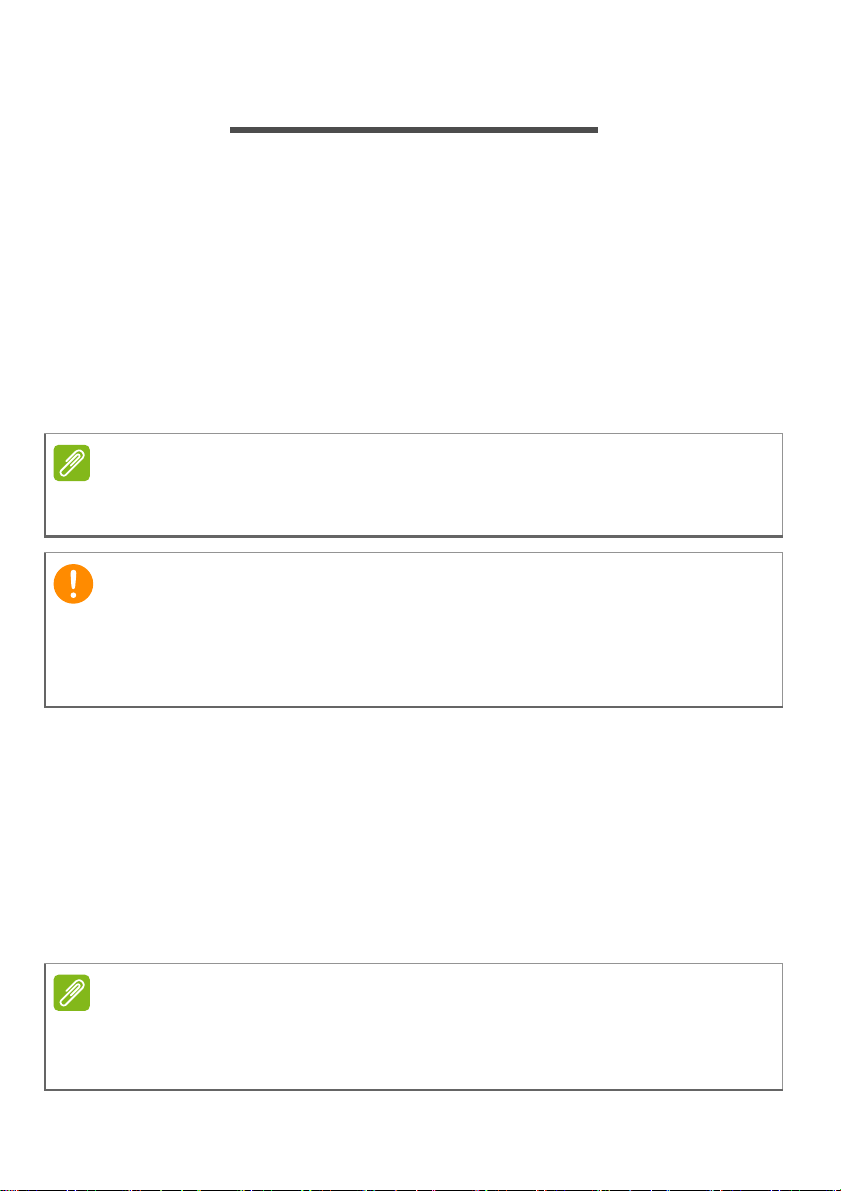

1. W menu Start wpisz słowo „Recovery”, a następnie kliknij pozycję

Packard Bell Recovery Management na liście aplikacji.

2. Kliknij pozycję Utwórz kopię zapasową ustawień fabrycznych.

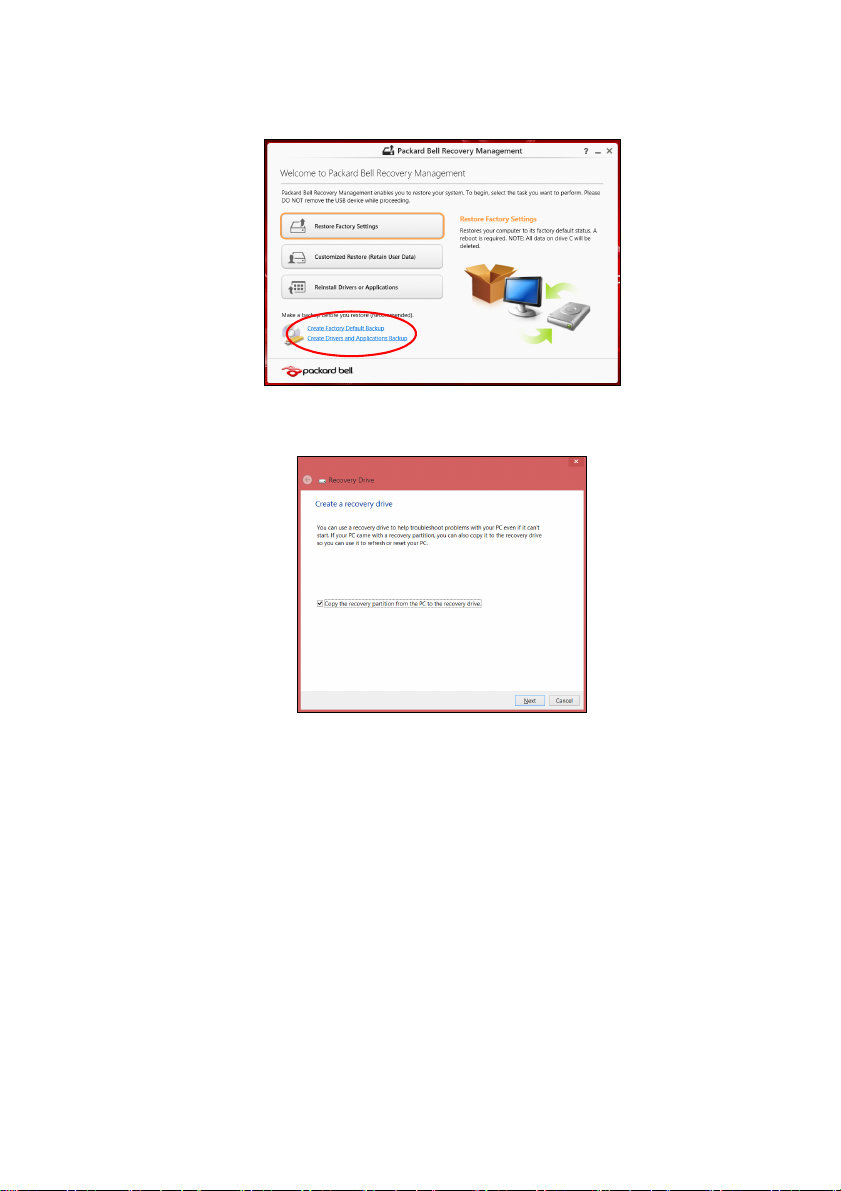

Zostanie otwarte okno Dysk odzyskiwania.

Upewnij się, że wybrana została opcja Kopiuj zawartość z

przywracanej partycji do napędu przywracania. Zapewni to

najpełniejszą i najbezpieczniejszą kopię zapasową przywracania.

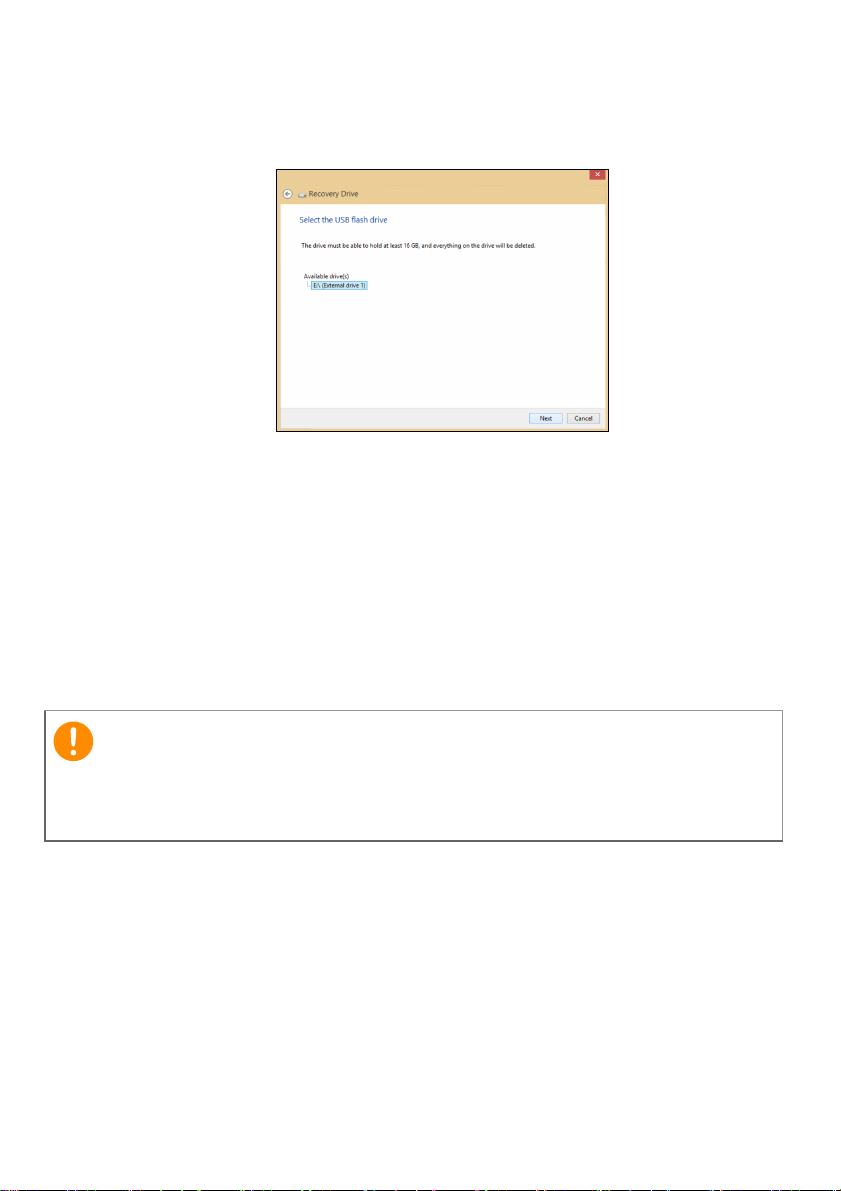

3. Podłącz napęd USB, a następnie kliknij Dalej.

Odzyskiwanie - 21

Ważne

• Ponieważ tworzenie kopii zapasowej wymaga co najmniej 16 G B

pamięci po sformatowaniu, zalecane jest korzystanie z nośnika

USB o pojemności co najmniej 32

GB.

4. Na ekranie będzie widoczny postęp tworzenia kopii zapasowych.

5. Postępuj zgodnie z instrukcjami, aby ukończyć proces.

6. Po utworzeniu kopii zapasowej przywracania można usunąć dane

przywracania znajdujące się na komputerze. Po usunięciu tych

danych poprzedni stan komputera można przywrócić wyłącznie przy

użyciu kopii zapasowej przywracania USB. W przypadku utraty lub

wyczyszczenia napędu USB przywrócenie poprzedniego stanu

komputera będzie niemożliwe.

7. Odłącz dysk USB i oznacz go wyraźnie.

Oznacz każdą z kopii unikalnym opisem, np. „Kopia zapasowa

przywracania systemu Windows”. Pamiętaj, aby kopie zapasowe

przechowywać w bezpiecznym miejscu, o którym nie zapomnisz.

22 - Odzyskiwanie

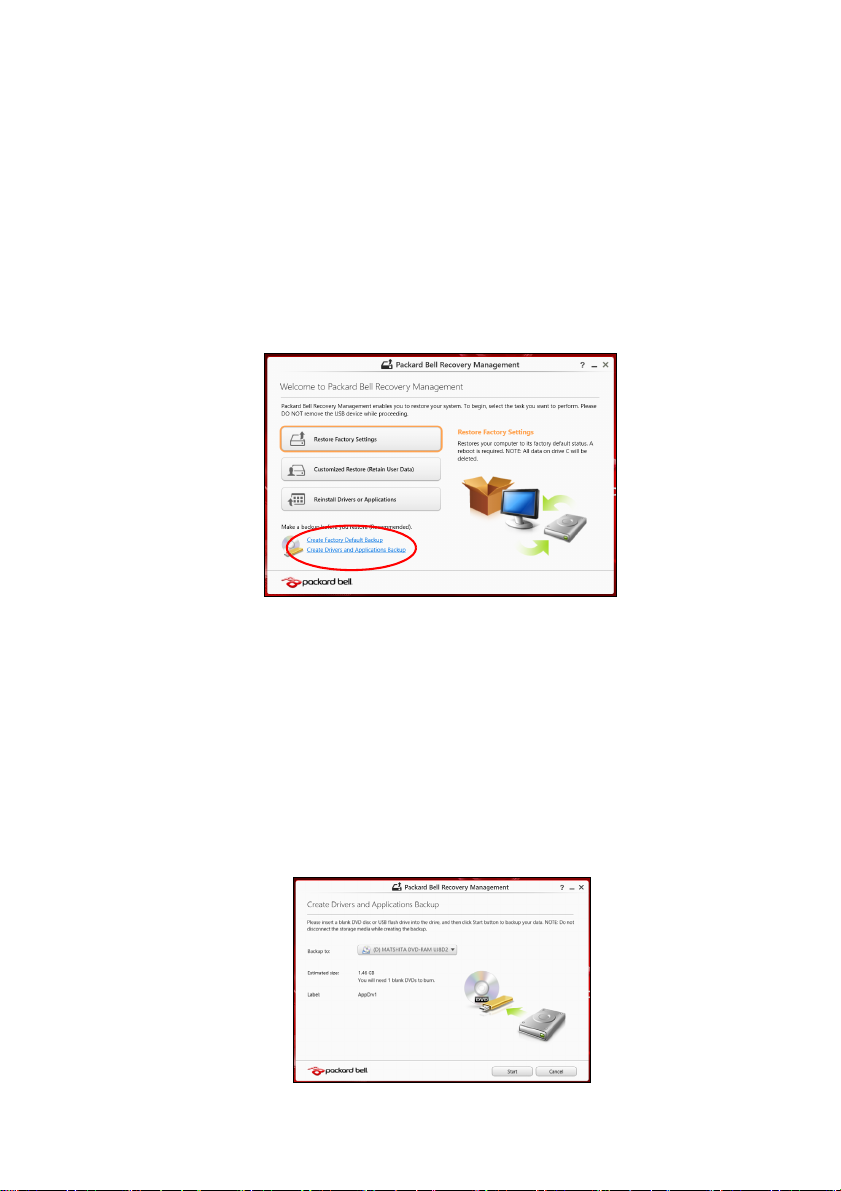

Tworzenie kopii zapasowych sterowników i aplikacji

Aby utworzyć kopie zapasowe sterowników i aplikacji zawierające

fabrycznie zainstalowane oprogramowanie i sterowniki wymagane

przez komputer, można użyć napędu USB lub, jeśli w danym

komputerze zainstalowana jest nagrywarka DVD, jedną lub kilka

pustych płyt DVD z możliwością nagrywania.

1. W menu Start wpisz słowo „Recovery”, a następnie kliknij pozycję

Packard Bell Recovery Management na liście aplikacji.

2. Kliknij opcję Utwórz kopię zapasową sterowników i aplikacji.

Podłącz napęd USB lub włóż pustą płytę DVD do napędu

optycznego, a następnie kliknij przycisk Dalej.

•Jeśli korzystasz z nośnika USB, upewnij się najpierw, że ma on

wystarczającą pojemność.

•Jeśli korzystasz z płyt DVD, zostanie pokazana również

informacja na temat liczby płyt potrzebnych do utworzenia kopii

zapasowej. Upewnij si

identycznych, pustych płyt.

ę, że dysponujesz wymaganą liczbą

3. Kliknij pozycję Uruchom, aby skopiować pliki. Na ekranie będzie

widoczny postęp tworzenia kopii zapasowych.

4. Postępuj zgodnie z instrukcjami, aby ukończyć proces:

• W przypadku korzystania z płyt optycznych napęd będzie

wysuwał każdą kolejną płytę po jej nagraniu. Wyjmij dysk z

napędu i oznacz go niezmywalnym markerem.

Jeżeli potrzebnych jest kilka dysków, włóż kolejny dysk, gdy

wyświetlony zostanie odpowiedni komunikat, a następnie kliknij

OK. Kontynuuj aż do zakończenia procesu.

• W przypadku użycia napędu USB odłącz go i oznacz wyraźnie.

Ważne: Oznacz każdą z kopii unikalnym opisem, np. „Kopia zapasowa

przywracania aplikacji/sterowników”. Pamiętaj, aby kopie zapasowe

przechowywać w bezpiecznym miejscu, o którym nie zapomnisz.

Odzyskiwanie systemu

Aby przywrócić system:

1. Dokonaj niewielkich poprawek.

Jeśli tylko jeden lub dwa elementy oprogramowania lub osprzętu

przestały działać prawidłowo, problem można rozwiązać instalując

ponownie oprogramowanie lub sterowniki urządzenia.

Informacje o ponownej instalacji fabrycznego oprogramowania i

sterowników patrz Ponowna instalacja sterowników i aplikacji

na stronie 24.

Aby uzyskać instrukcje dotyczące ponownej instalacji

oprogramowania lub sterowników niezainstalowanych fabrycznie,

zapoznaj się z dokumentacją produktu lub stroną obsługi.

2. Przywróć poprzednie ustawienia systemu.

Jeśli ponowna instalacja oprogramowania lub sterowników nie

pomoże, problem można rozwiązać przywracając poprzedni stan

systemu, w którym wszystko działało prawidłowo.

Instrukcje dostępne są w części patrz Powrót do

przechwyconego poprzedniego ekranu systemu na stronie 26.

3. Zresetuj system operacyjny.

Jeśli powyższe czynności nie rozwiązał

zresetować system, zachowując dane patrz Przywracanie

fabrycznych ustawień systemu na stronie 27.

y problemu i chcesz

Odzyskiwanie - 23

24 - Odzyskiwanie

4. Przywróć fabryczne ustawienia systemu.

Jeśli powyższe czynności nie rozwiązały problemu i chcesz

przywrócić fabryczne ustawienia systemu patrz Przywracanie

fabrycznych ustawień systemu na stronie 27.

Ponowna instalacja sterowników i aplikacji

W celu rozwiązania występującego problemu może wystąpić

konieczność ponownej instalacji aplikacji i sterowników urządzenia

zainstalowanych na komputerze fabrycznie. Ponownej instalacji

można dokonać używając z dysku twardego lub utworzonej kopii

zapasowej.

• Inne aplikacje — aby ponownie zainstalować oprogramowanie,

które nie było fabrycznie zainstalowane na komputerze, należy

zastosować się do instrukcji instalacji oprogramowania.

• Nowe sterowniki urządzenia — aby ponownie zainstalować

sterowniki urządzenia, które nie były zainstalowane fabrycznie na

komputerze, postępuj zgodnie z instrukcjami dostarczonymi z

urządzeniem.

W przypadku ponownej instalacji za pomocą systemu Windows,

gdy informacje na temat przywracania przechowywane są na

komputerze:

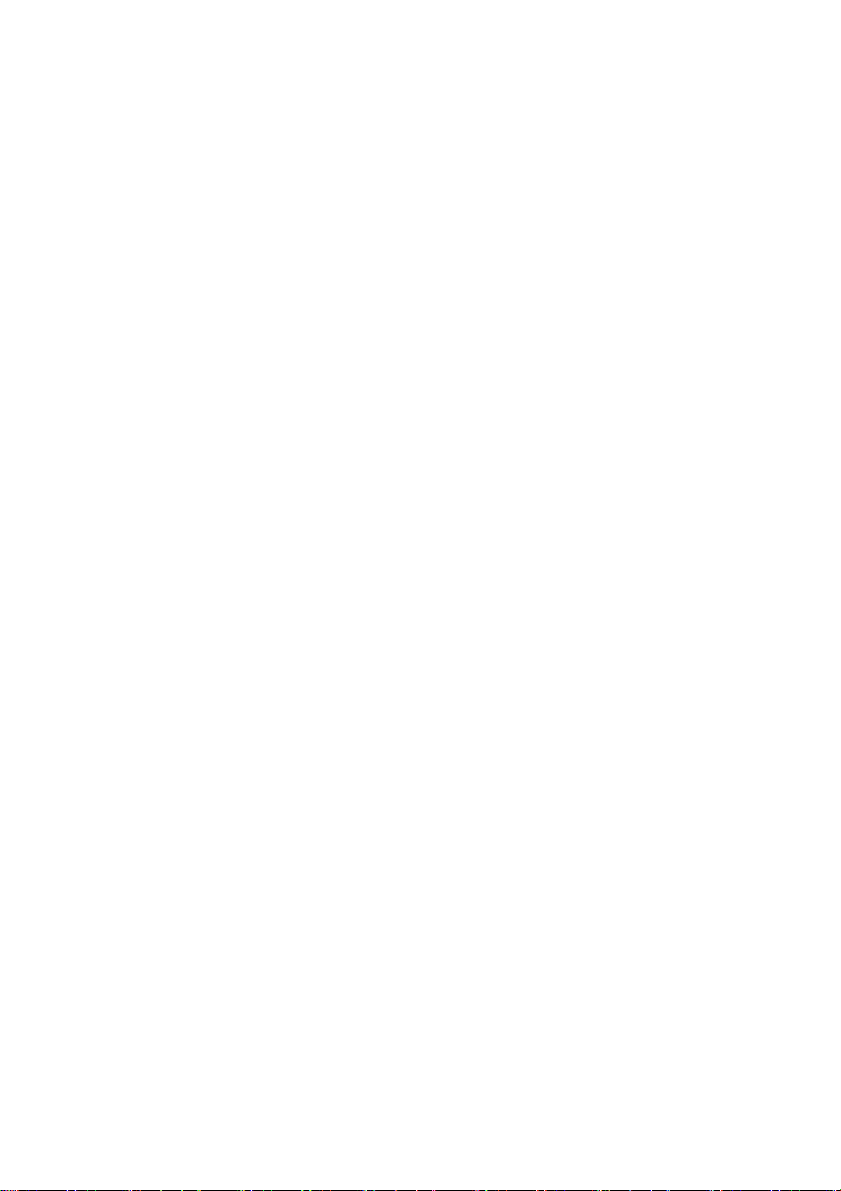

1. W menu Start wpisz słowo „Recovery”, a następnie kliknij pozycję

Packard Bell Recovery Management na liście aplikacji.

2. Kliknij opcję Zainstaluj ponownie sterowniki lub aplikacje.

Odzyskiwanie - 25

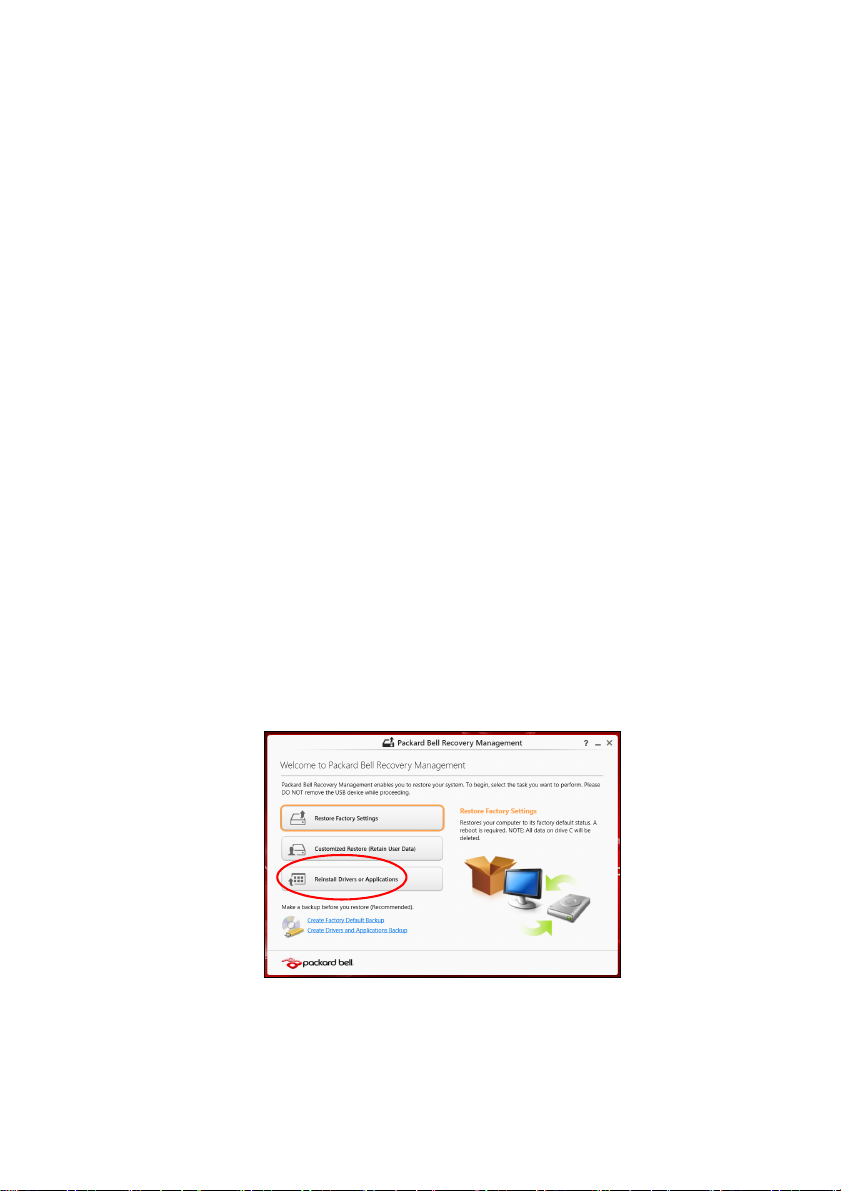

3. Powinna zostać wyświetlona sekcja Zawartość aplikacji Packard

Bell Centrum zasobów.

Ilustracje są przykładowe.

4. Kliknij ikonę Instaluj dla pozycji, którą chcesz zainstalować, a

następnie postępuj zgodnie z poleceniami wyświetlanymi na

ekranie, aby zakończyć instalację. Powtórz ten krok dla każdej

pozycji, którą chcesz zainstalować ponownie.

W przypadku ponownej instalacji przy użyciu Kopii zapasowej

sterowników i aplikacji na płycie DVD lub napędzie USB:

1. Włóż Kopię zapasową sterowników i aplikacji na napędu dysku

lub podłącz ją do wolnego portu USB.

• W przypadku włożenia płyty DVD należy odczekać na

uruchomienie aplikacji Packard BellCentrum zasobów.

•Jeśli aplikacja Packard Bell Centrum zasobów nie zostanie

uruchomiona automatycznie, naciśnij klawisz Windows + <E>,

a następnie kliknij dwukrotnie ikonę napędu optycznego.

• W przypadku korzystania z napędu USB naciśnij klawisz

Windows + <E>, a następnie kliknij dwukrotnie napęd, na którym

zapisana jest kopia zapasowa. Kliknij dwukrotnie pozycję

ResourceCenter.

26 - Odzyskiwanie

Uwaga

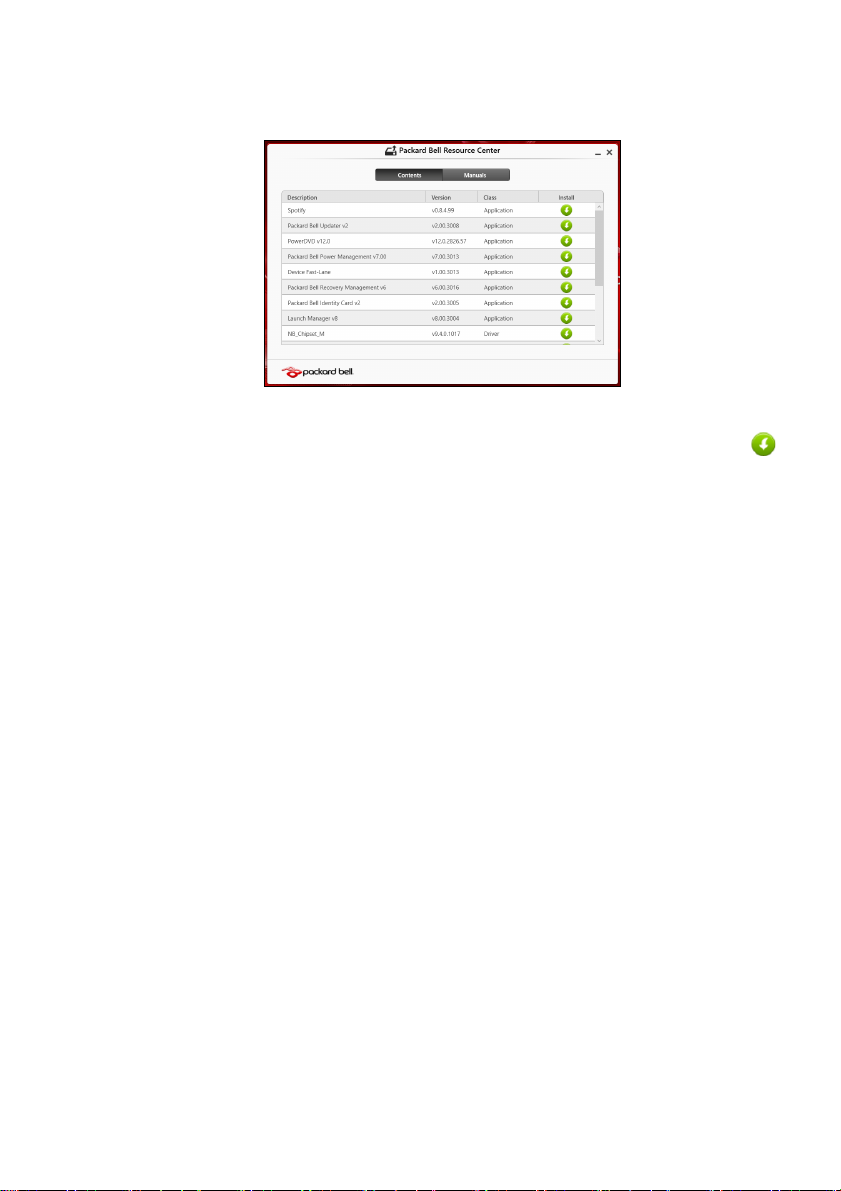

2. Powinna zostać wyświetlona sekcja Zawartość aplikacji Packard

Bell Centrum zasobów.

Ilustracje są przykładowe.

3. Kliknij ikonę Instaluj dla pozycji, którą chcesz zainstalować, a

następnie postępuj zgodnie z poleceniami wyświetlanymi na

ekranie, aby zakończyć instalację. Powtórz ten krok dla każdej

pozycji, którą chcesz zainstalować ponownie.

Powrót do przechwyconego poprzedniego ekranu systemu

Funkcja Przywracanie systemu Microsoft od czasu do czasu

zapamiętuje ustawienia systemu i zapisuje je jako punkty

przywracania. W przypadku większości trudnych do rozwiązania

problemów z oprogramowaniem można powrócić do jednego takich

punktów przywracania i ponownie uruchomić system.

System Windows automatycznie tworzy dodatkowy punkt

przywracania każdego dnia i przy każdej instalacji oprogramowania

lub sterowników urządzenia.

Aby dowiedzieć się więcej na temat korzystania z funkcji Przywracanie

systemu Microsoft, wpisz słowo „Pomoc” w menu Start, a następnie kliknij

pozycję Pomoc i obsługa techniczna na liście aplikacji. Wpisz frazę „Windows

system restore (Przywracanie systemu Windows)” w polu wyszukiwania w

Pomocy i naciśnij Enter.

Powrót do punktu przywracania

1. W menu Start wpisz frazę „Panel sterowania”, a następnie kliknij

pozycję Panel sterowania na liście aplikacji.

2. Kliknij pozycje System i zabezpieczenia > Centrum akcji, a

następnie kliknij opcję Odzyskiwanie w dolnej części okna.

3. Kliknij polecenie Otwórz przywracanie systemu, a następnie

przycisk Dalej.

4. Kliknij ostatni punkt przywracania (z czasu, w którym system działał

prawidłowo), kliknij przycisk Dalej, a następnie przycisk Zakończ.

5. Zostanie wyświetlone okno potwierdzenia; kliknij opcję Tak. System

zostanie przywrócony przy użyciu określonego punktu

przywracania. Proces ten może potrwać kilka minut i po jego

zakończeniu komputer może zostać ponownie uruchomiony.

Przywracanie fabrycznych ustawień systemu

W przypadku wystąpienia problemów z komputerem, których nie

można rozwiązać przy użyciu innych metod, konieczne może być

ponowne zainstalowanie całego systemu, aby przywrócić jego

ustawienia fabryczne. Ustawienia można przywrócić używając z

dysku twardego lub utworzonej kopii zapasowej przywracania.

•Jeśli wciąż możesz uruchomić system Windows i partycja

przywracania nie została usunięta, patrz Przywracanie z systemu

Windows na stronie 28.

•Jeśli uruchomienie systemu Windows jest niemożliwe, oryginalny

twardy dysk został całkowicie sformatowany lub zainstalowano

zastępczy dysk twardy, patrz Przywracanie z kopii zapasowych

przywracania na stronie 31.

Odzyskiwanie - 27

28 - Odzyskiwanie

Przywracanie z systemu Windows

Uruchom aplikację Packard Bell Recovery Management:

• W menu Start wpisz słowo „Recovery” i kliknij pozycję Packard Bell

Recovery Management na liście aplikacji.

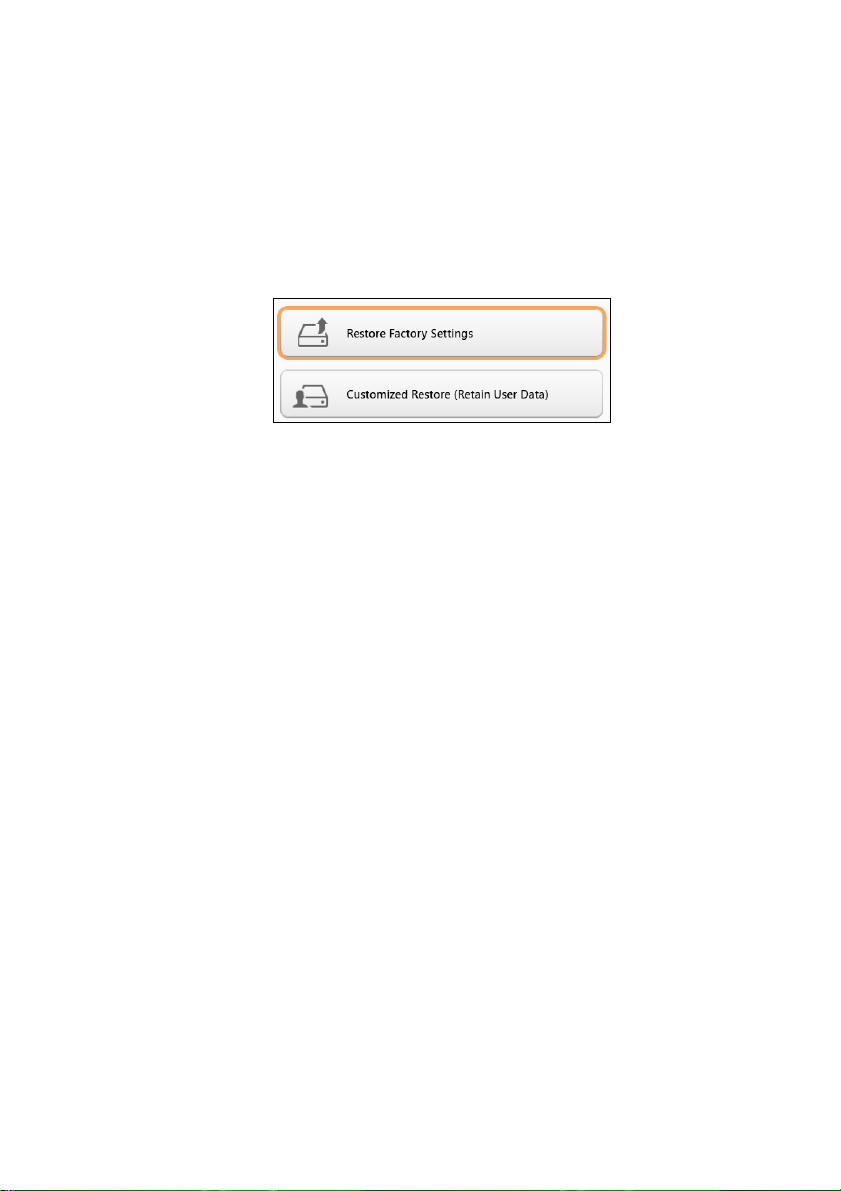

Dostępne są dwie opcje: Przywracanie ustawień fabrycznych

(Zresetowanie komputera) lub Przywracanie spersonalizowane

(Odświeżenie komputera).

Funkcja Przywracanie ustawień fabrycznych usuwa wszystkie

dane z dysku twardego, a następnie instaluje ponownie system

Windows i wszystkie programy oraz sterowniki, które były fabrycznie

zainstalowane w systemie. Jeśli masz dostęp do ważnych plików na

dysku twardym, utwórz teraz ich kopię zapasową. Patrz Przywróć

ustawienia fabryczne przy użyciu aplikacji Packard Bell

Recovery Management na stronie 29.

Funkcja Przywracanie spersonalizowane podejmuje próbę

zachowania plików (danych) użytkownika, ale oprogramowanie i

sterowniki są instalowane od nowa. Wszelkie oprogramowanie

zainstalowane po zakupie komputera zostanie usunięte (z wyjątkiem

oprogramowania zainstalowanego ze Sklepu Windows). Patrz

Przywracanie spersonalizowane przy użyciu aplikacji Packard

Bell Recovery Management na stronie 31.

Odzyskiwanie - 29

Ważne

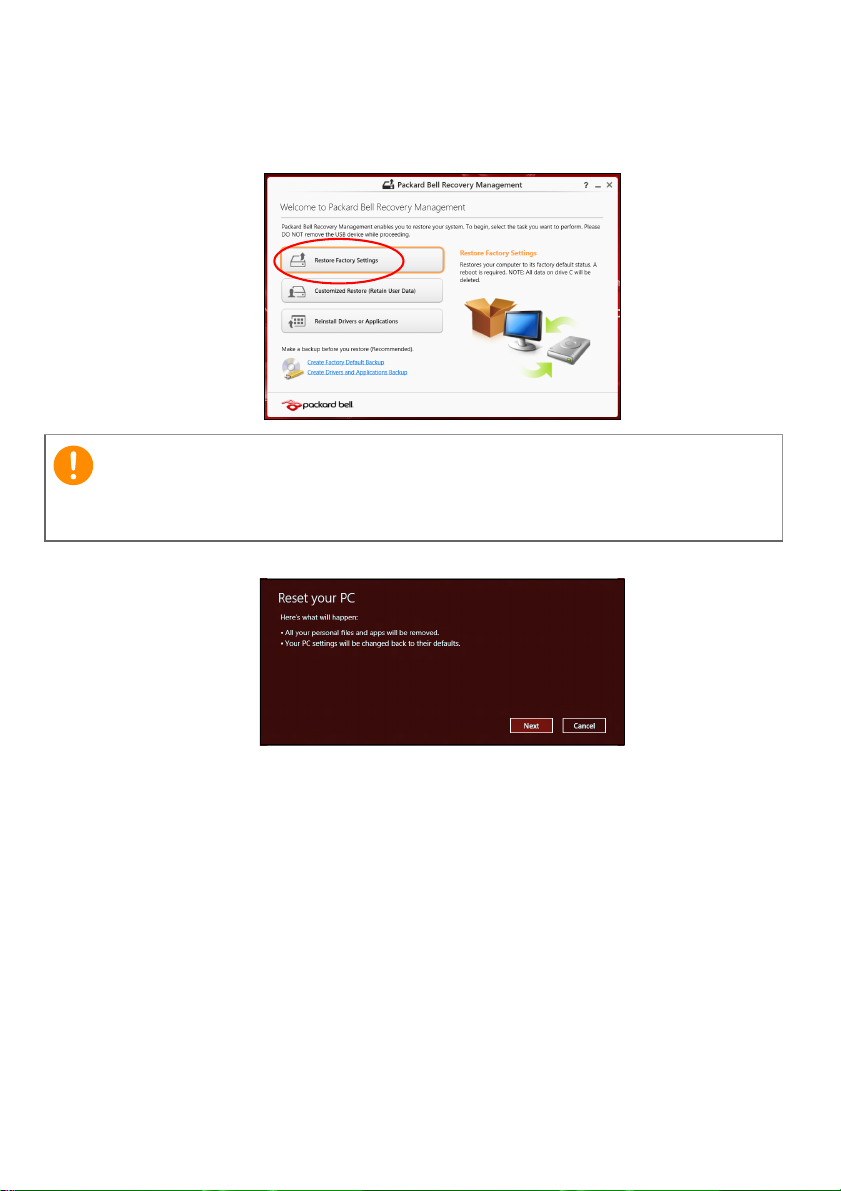

Przywróć ustawienia fabryczne przy użyciu aplikacji Packard Bell

Recovery Management

1. Kliknij pozycję Przywróć ustawienia fabryczne.

Przywrócenie ustawień fabrycznych spowoduje usunięcie wszystkich

plików zapisanych na twardym dysku.

2. Zostanie otwarte okno Reset your PC (Zresetuj komputer).

Ilustracje są przykładowe.

3. Kliknij opcję Dalej, a następnie wybierz sposób usunięcia plików:

a. Opcja Usuń tylko pliki spowoduje szybkie usunięcie plików

przed przywróceniem stanu komputera. Proces ten trwa około 30

minut.

b. Opcja Wyczyść cały napęd spowoduje całkowite wyczyszczenie

napędu po usunięciu wszystkich plików. Po przywróceniu

systemu pliki więc nie będą już widoczne. Czyszczenie napędu

trwa znacznie dłużej, do 5 godzin, jednak jest dużo

bezpieczniejsze, ponieważ stare pliki są całkowicie usuwane.

4. Kliknij opcję Zresetuj.

30 - Odzyskiwanie

Uwaga

5. Proces przywracania rozpoczyna się od ponownego uruchomienia

komputera, a następnie pliki są kopiowane na twardy dysk.

6. Po zakończeniu procesu odzyskiwania można rozpocząć

korzystanie z komputera, powtarzając czynności procesu

pierwszego uruchamiania.

Przywracanie z dysku twardego podczas uruchamiania

1. Włącz komputer i podczas rozruchu naciśnij klawisze <Alt> +

<F10>. Zostawanie wyświetlony ekran umożliwiający wybór układu

klawiatury.

2. Dostępne jest kilka opcji. Kliknij opcję Troubleshoot

(Rozwiązywanie problemów).

3. Kliknij polecenie Refresh your PC (Odśwież komputer) lub Reset

your PC (Resetowanie ustawień do stanu początkowego).

Polecenie „Odśwież komputer” umożliwia przywrócenie komputera do

fabrycznych ustawień domyślnych bez zmieniania plików. Polecenie

„Resetowanie ustawień do stanu początkowego” powoduje usunięcie

wszystkich plików i zresetowanie komputera do ustawień fabrycznych.

4. Kliknij przycisk Dalej. Proces ten zajmie kilka minut.

Odzyskiwanie - 31

Przywracanie spersonalizowane przy użyciu aplikacji Packard Bell

Recovery Management

1. Kliknij opcję Przywracanie spersonalizowane (zachowaj dane

użytkownika).

2. Zostanie otwarte okno Odśwież komputer.

Ilustracje są przykładowe.

3. Kliknij przycisk Dalej, a następnie Odśwież.

4. Proces przywracania rozpoczyna się od ponownego uruchomienia

komputera, a następnie pliki są kopiowane na twardy dysk. Proces

ten trwa około 30 minut.

Przywracanie z kopii zapasowych przywracania

Przywracanie z kopii zapasowych przywracania zapisanych na

napędzie USB:

1. Odszukaj kopie zapasowe przywracania.

2. Jeśli komputer nie ma wbudowanej klawiatury, upewnij się, że

klawiatura została podłączona do komputera.

3. Podłącz napęd USB i włącz komputer.

4. Jeśli F12 Boot Menu nie jest jeszcze włączone, należy je włączyć:

a. Naciśnij <F2> podczas uruchamiania komputera.

32 - Odzyskiwanie

b. Naciskając klawisze strzałki w lewo lub strzałki w prawo, wybierz

menu Main.

c. Naciskaj klawisz, aż zostanie wybrane F12 Boot Menu, naciśnij

<F5>, aby zmienić to ustawienie na Enabled.

d. Naciskając klawisze strzałki w lewo lub strzałki w prawo, wybierz

menu Exit.

e. W zależności od używanego przez komputer typu systemu BIOS,

wybierz opcję Save Changes and Exit lub Exit Saving

Changes, a następnie naciśnij przycisk Enter. Wybierz OK lub

Yes, aby potwierdzić.

f. Komputer zostanie uruchomiony ponownie.

5. Podczas uruchamiania naciśnij <F12>, aby otworzyć menu

rozruchu. Menu rozruchu umożliwia wybór urządzenia, od którego

chcesz zacząć, wybierz napęd USB.

a. Naciskając klawisze strzałek wybierz USB Device, a następnie

naciśnij przycisk Enter.

b. Zamiast normalnego procesu rozruchu system Windows

uruchomi się z kopii zapasowej.

6. Wybierz typ klawiatury.

7. Wybierz opcję

Troubleshoot, a następnie wybierz sposób

przywracania systemu:

a. Kliknij Advanced, a następnie System Restore, aby uruchomić

funkcję Przywracanie systemu Microsoft:

Funkcja przywracania systemu Microsoft od czasu do czasu

zapamiętuje ustawienia systemu i zapisuje je jako punkty

przywracania. W przypadku większości trudnych do rozwiązania

problemów z oprogramowaniem można powrócić do jednego

takich punktów przywracania i ponownie uruchomić system.

b. Kliknij opcję Reset your PC, aby uruchomić proces

resetowania:Funkcja

Reset your PC usuwa wszystkie dane z dysku twardego, a

następnie instaluje ponownie system Windows i wszystkie

programy oraz sterowniki, które były fabrycznie zainstalowane w

systemie. Jeśli masz dostęp do ważnych plików na dysku

twardym, utwórz teraz ich kopię zapasową. Patrz Zresetuj

komputer przy użyciu kopii zapasowej na stronie 33.

Odzyskiwanie - 33

Ważne

c. Kliknij opcję Refresh your PC, aby uruchomić proces

odświeżania:Funkcja

Refresh your PC podejmuje próbę zachowania plików (danych)

użytkownika, ale oprogramowanie i sterowniki są instalowane od

nowa. Wszelkie oprogramowanie zainstalowane po zakupie

komputera zostanie usunięte (z wyjątkiem oprogramowania

zainstalowanego ze Sklepu Windows). Patrz Odśwież komputer

przy użyciu kopii zapasowej przywracania na stronie 34.

Zresetuj komputer przy użyciu kopii zapasowej

Zresetowanie komputera spowoduje usunięcie wszystkich plików

zapisanych na twardym dysku.

1. Zostanie otwarte okno Reset your PC (Zresetuj komputer).

Ilustracje są przykładowe.

2. Kliknij przycisk Dalej.

3. Wybierz system operacyjny, który chcesz przywrócić (zazwyczaj

dostępna jest tylko jedna opcja).

4. Wybierz opcję zachowania wszelkich zmian na twardym dysku:

a. Jeśli przywracana partycja lub partycja zmieniona w inny sposób

na twardym dysku została usunięta i chcesz zachować te zmiany,

wybierz opcję Nie.

b. Aby całkowicie przywrócić ustawienia fabryczne komputera,

wybierz opcję Tak.

5. Wybierz, w jaki sposób chcesz usunąć pliki:

a. Opcja Usuń tylko pliki spowoduje szybkie usunięcie plików

przed przywróceniem stanu komputera. Proces ten trwa około 30

minut.

34 - Odzyskiwanie

b. Opcja Wyczyść cały napęd spowoduje całkowite wyczyszczenie

napędu po usunięciu wszystkich plików. Po przywróceniu

systemu pliki więc nie będą już widoczne. Czyszczenie napędu

trwa znacznie dłużej, do 5 godzin, jednak jest dużo

bezpieczniejsze, ponieważ stare pliki są całkowicie usuwane.

6. Kliknij opcję Zresetuj.

7. Po zakończeniu procesu odzyskiwania można rozpocząć

korzystanie z komputera, powtarzając czynności procesu

pierwszego uruchamiania.

Odśwież komputer przy użyciu kopii zapasowej przywracania

1. Zostanie otwarte okno Odśwież komputer.

2. Kliknij Dalej.

3. Wybierz system operacyjny, który chcesz przywrócić (zazwyczaj

dostępna jest tylko jedna opcja).

4. Kliknij przycisk Odśwież.

5. Proces przywracania rozpoczyna się od ponownego uruchomienia

komputera, a następnie pliki są kopiowane na twardy dysk. Proces

ten trwa około 30 minut.

Podłączanie do Internetu - 35

Uwaga

PODŁĄCZANIE DO INTERNETU

Informacje w tej części mogą nie dotyczyć tego komputera.

W tym rozdziale znajdują się podstawowe informacje na temat

rodzajów połączeń i nawiązywania połączenia z Internetem.

Szczegółowe informacje można znaleźć w części Połączenia

sieciowe na stronie 89.

Nawiązywanie połączenia przewodowego

Wbudowane funkcje sieciowe

Wbudowana funkcja sieciowa ułatwia podłączanie komputera do

Internetu za pomocą przewodu.

Jednak wcześniej dostawca usług internetowych — zazwyczaj jest to

firma telekomunikacyjna lub dostarczająca telewizję kablową — musi

skonfigurować usługę internetową w domu lub w biurze. Dostawca

usług internetowych zainstaluje niewielkie urządzenie zwane

routerem, które umożliwia nawiązanie połączenia z Internetem.

Po zainstalowaniu routera wystarczy podłączyć jedną końcówkę

przewodu sieciowego do portu sieciowego w komputerze, a drugą —

do portu w routerze. (Patrz rysunek poniżej.) Po podłączeniu

przewodu można nawiązać połączenie z Internetem.

36 - Podłączanie do Internetu

Ostrzeżenie

Uwaga

Nawiązywanie połączenia bezprzewodowego

Nawiązywanie połączenia z bezprzewodową siecią LAN

Bezprzewodowa sieć LAN (WLAN) jest lokalną siecią

bezprzewodową, która może łączyć dwa komputery lub więcej bez

używania kabli. Po nawiązaniu połączenia z siecią WLAN można

korzystać z Internetu. Pozwala ona również na udostępnianie plików,

innych urządzeń, a nawet samego połączenia internetowego.

Korzystanie z urządzeń bezprzewodowych podczas lotu może być

zabronione. Przed wejściem na pokład samolotu należy wyłączyć

wszystkie urządzenia bezprzewodowe. Muszą one pozostać wyłączone

podczas startu, ponieważ mogą utrudniać działanie urządzeń

pokładowych, zakłócać komunikację, a nawet być nielegalne.

Bezprzewodowe urządzenia komputera można włączyć wyłącznie po

uzyskaniu od obsługi samolotu informacji, że jest to bezpieczne.

Funkcja bezprzewodowego połączenia komputera jest uruchamiana

domyślnie. System Windows wykrywa i wyświetla listę dostępnych

sieci podczas konfiguracji. Wybierz sieć i wprowadź hasło, jeżeli jest

wymagane.

Notebooki firmy Packard Bell są wyposażone w klawisz trybu

samolotowego umożliwiający włączenie lub wyłączenie połączenia

sieciowego. Opcje zarządzania siecią umożliwiają włączanie i

wyłączanie sieci bezprzewodowej, a także kontrolę

udostępnianymi za pośrednictwem sieci. Z poziomu ekranu

startowego zacznij wpisywać „wireless (bezprzewodowa)” i wybierz

polecenie Connect to a network (Połącz z siecią) lub Change Wi-Fi

settings (Zmień ustawienia sieci Wi-Fi). Możesz też otworzyć

przeglądarkę Internet Explorer i postępować zgodnie z instrukcjami.

nad zasobami

Szczegółowe informacje na temat nawiązywania połączenia z Internetem są

dostępne u dostawcy usług internetowych oraz w dokumentacji routera.

Podłączanie do Internetu - 37

Uwaga

Nawiązywanie połączenia z siecią 3G

Jeśli komputer jest wyposażony w gniazdo karty SIM, można

nawiązać połączenie z Internetem przez sieć 3G (telefonii

komórkowej). Niezbędna jest do tego zgodna karta SIM i umowa na

transfer danych z operatorem telefonii komórkowej.

Aby uzyskać szczegółowe informacje na temat nawiązywania połączenia z

Internetem przez sieć 3G, skontaktuj się z operatorem telefonii komórkowej.

38 - Korzystanie z połączenia Bluetooth

Uwaga

KORZYSTANIE Z POŁĄCZENIA

BLUETOOTH

Bluetooth to technologia umożliwiająca bezprzewodowe przesyłanie

danych na niewielkich odległościach pomiędzy wieloma urządzeniami

różnego rodzaju. Urządzenia obsługujące technologię Bluetooth to

m.in.: komputery, telefony komórkowe, tablety, słuchawki

bezprzewodowe oraz klawiatury.

Aby korzystać z połączenia Bluetooth, należy sprawdzić, czy:

1. Funkcja Bluetooth jest włączona w obydwu urządzeniach.

2. Urządzenia są powiązane (lub podłączone).

Włączanie i wyłączanie funkcji Bluetooth

W obydwu urządzeniach musi być aktywna karta Bluetooth. W

przypadku tego komputera może to być przełącznik zewnętrzny,

ustawienie oprogramowania lub osobny modem Bluetooth podłączony

do portu USB komputera (jeśli niedostępna jest żadna wewnętrzna

karta Bluetooth).

Zapoznaj się z podręcznikiem użytkownika danego urządzenia, aby

sprawdzić, w jaki sposób można włączyć kartę Bluetooth.

Włączanie funkcji Bluetooth z systemu Windows 8.1

Funkcja Bluetooth jest na komputerze wyłączona domyślnie. Aby

włączyć kartę Bluetooth komputera, wykonaj następujące czynności:

1. Otwórz Panele funkcji i wybierz opcje Ustawienia > Zmień

ustawienia komputera > Sieć bezprzewodowa lub naciśnij

klawisz z logo Windows

„Sieć bezprzewodowa” i

2. Kliknij przełącznik obok etykiety Bluetooth, aby ją wyłączyć/

włączyć.

+ <W> , a następnie wpisz w wynikach

kliknij opcję Sieć bezprzewodowa.

Korzystanie z połączenia Bluetooth - 39

3. Następnie w obszarze powiadomień na pulpicie kliknij ikonę

Bluetooth i wybierz polecenie Otwórz ustawienia.

4. Zaznacz pole wyboru Zezwalaj urządzeniom Bluetooth na

odnalezienie tego komputera, kliknij Zastosuj, a następnie kliknij

OK.

Dodawanie urządzenia Bluetooth

Każde nowe urządzenie należy najpierw powiązać z kartą Bluetooth

komputera. Oznacza to, że w celach bezpieczeństwa należy najpierw

potwierdzić oryginalność urządzenia. Powiązanie należy wykonać

tylko raz. Następnie wystarczy włączyć w obu urządzeniach kartę

Bluetooth, a urządzenia zostaną połączone.

40 - Korzystanie z połączenia Bluetooth

Na obszarze powiadomień kliknij ikonę Bluetooth i wybierz opcję

Dodaj urządzenie Bluetooth.

Kliknij urządzenie, które chcesz dodać.

Korzystanie z połączenia Bluetooth - 41

Uwaga

Komputer wyświetli kod pasujący do kodu wyświetlanego na

urządzeniu. Wybierz Tak. Następnie akceptuj żądanie powiązania z

urządzenia.

Niektóre urządzenia korzystające ze starych wersji technologii Bluetooth

wymagają od obu urządzeń wprowadzenia kodu PIN. Jeśli jedno z urządzeń

nie posiada żadnych wejść (np. w przypadku słuchawek), kod zabezpieczenia

jest określony w urządzeniu (zazwyczaj „0000” lub „1234”). Więcej informacji

można znaleźć w Instrukcji obsługi urządzenia.

Urządzenie zostanie wyświetlone na liście urządzeń, jeśli zostało

poprawnie powiązane. Otwórz Panel sterowania i w obszarze Sprzęt

i dźwięk kliknij pozycję Wyświetl urządzenia i drukarki. Kliknij

prawym przyciskiem myszy urządzenie i wybierz polecenia Operacje

zaawansowane > Podłącz do okna operacji.

42 - Korzystanie z połączenia Bluetooth

Okno obsługi umożliwia odtwarzanie utworów muzycznych i

dźwięków przez komputer, wysyłanie plików do urządzenia i zmianę

ustawień Bluetooth.

Narzędzia dotykowe Packard Bell - 43

NARZĘDZIA DOTYKOWE PACKARD

BELL

Dzięki Narzędziom dotykowym Packard Bell korzystanie z urządzenia

z zainstalowanym systemem Windows jest łatwiejsze i wygodniejsze.

W interfejsie użytkownika można wybierać, przeciągać lub dotykać

małe elementy.

Narzędzia dotykowe Packard Bell można uruchomić z ekranu Start

lub z paska narzędzi Pulpitu.

Elementy sterujące narzędzi dotykowych

Panel sterowania Narzędzi dotykowych ma kilkanaście ikon:

Nr. Element Opis

1Przesuń

Dotknij kartę Przesuń i przeciągnij panel

Narzędzia dotykowe, aby go przesunąć.

44 - Narzędzia dotykowe Packard Bell

Nr. Element Opis

2 AccuFinger

Wybór

3

wielokrotny

Symulacja

4

funkcji ESC

Konfiguracja

5

Narzędzi

dotykowych

Packard Bell

6

Screen Grasp

7 Zamknij

Wskaźnik

8

AccuFinger

Służy do wyświetlania lub ukrywania wskaźnika

AccuFinger. Dotknij ikonę, aby wyświetlić

wskaźnik i zrób to ponownie, aby go ukryć.

Wskaźnik AccuFinger zostanie też ukryty

automatycznie po określonej liczbie sekund,

którą można ustawić w oknie konfiguracji.

Służy do włączania i wyłączania funkcji wyboru

wielokrotnego. Dotknij ikonę wyboru

wielokrotnego, aby ją włączyć. Dotknij ją

ponownie, aby wyłączyć funkcję wyboru

wielokrotnego.

Dotknij ikon

ę ESC, aby wysłać do systemu

polecenie Escape.

Dotknij, aby otworzyć okno konfiguracji Narzędzi

dotykowych. Patrz Ustawienia na stronie 46.

Dotknij tą ikonę, aby uruchomić narzędzie

Packard Bell Screen Grasp. Patrz Packard Bell

Screen Grasp na stronie 47.

Dotknij X, aby zamknąć Narzędzia dotykowe

Packard Bell. Panele AccuFinger i Narzędzia

dotykowe zostaną zamknięte.

Wskazywanie

Cienka końcówka wskaźnika AccuFinger umożliwia pracę z nawet

bardzo małymi elementami ekranu. Może to być szczególnie

pomocne w przypadku korzystania z okien ustawień i konfiguracji

systemu operacyjnego zawierających małe przyciski, pola lub inne

małe elementy.

Narzędzia dotykowe Packard Bell - 45

Używanie AccuFinger

Za pomocą AccuFinger można:

• Wskazywać: Umieść opuszek palca na konsoli wskaźnika i

przeciągnij go, zataczając koło. Kierunek wskaźnika zmienia się

automatycznie w miarę przesuwania po ekranie.

• Wybierz: Wykonuj wszystkie standardowe polecenia dotyczące

kursora ekranu dotykowego, takie jak dotykanie, dwukrotne

dotykanie, przeciąganie, przeciąganie i wybieranie itp.

• Przeciągnij: Aby coś przeciągnąć, umieść na tym wskaźnik

AccuFinger, naciśnij na chwilę na konsolę wskaźnika, aby

aktywować tryb przeciągania, następnie przeciągnij wybrany

element w nowe miejsce.

• Wyświetlacz: Wyświetl menu uzależnione od kontekstu poprzez

przytrzymanie przez chwilę opuszka palca na konsoli wskaźnika, aż

pojawi się menu, następnie przestań dotykać konsolę i wybierz

polecenie menu.

• Edytować tekst: Można wybierać tekst w obsługiwanych

programach, dotykając słowo lub część tekstu w celu zaznaczenia

lub umieszczenia kursora. Następnie można wpisywać tekst lub

wykonywać inne operacje w wybranym tekście.

RepliView

Klawiatura wirtualna na ekranie urządzenia dotykowego może

czasem sprawić, że nie będzie widać, gdzie wpisujesz tekst.

Narzędzie RepliView umożliwia wyświetlanie małego wyskakującego

okienka nad klawiaturą ekranową, dzięki któremu widać, gdzie

wpisujesz tekst i widzisz, co robisz. Ta funkcja włącza się

automatycznie, jeśli Narzędzia dotykowe są uruchomione.

46 - Narzędzia dotykowe Packard Bell

Ustawienia

Ustawienia można dostosować w zależności od własnych potrzeb,

łącznie z ustawieniem rozmiaru i limitu czasu wskaźnika AccuFinger.

Można też wybrać obsługę prawą lub lewą ręką, co optymalizuje

orientację wskaźnika w wybranym trybie.

Packard Bell Screen Grasp - 47

Uwaga

PACKARD BELL SCREEN GRASP

Packard Bell Screen Grasp to praktyczne narzędzie do

przechwytywania ekranu umożliwiające przechwytywanie wszystkich

lub niektórych elementów wyświetlanych na ekranie komputera. Może

być wykorzystywane zarówno z aplikacjami komputerowymi, jak i

aplikacjami ekranu Start.

Aby uruchomić narzędzie Packard Bell Screen Grasp, naciśnij

klawisze <Ctrl> + <Shift> + <PrtSc>. Po otwarciu aplikacji możesz

aktywować uruchamianie za pomocą gestu: polega on na stukaniu

trzema palcami w ekran.

Gest wymagający użycia trzech palców jest domyślnie wyłączony. Można go

włączyć z menu Ustawienia.

Przegląd

Pasek narzędzi w górnej części ekranu umożliwia zmianę opcji i

ustawień przechwytywania ekranu.

Nr. Opis

1

2

Przechwytywanie: Przechwytywanie prostokątnego lub

okrągłego obszaru ekranu.

Przechwytywanie dowolnego kształtu: przechwytywanie

części ekranu o dowolnym kształcie.

48 - Packard Bell Screen Grasp

Nr. Opis

3

Przechwytywanie okna: przechwytywanie wszystkich lub

niektórych elementów otwartego okna.

Przechwytywanie strony sieci Web: przechwytywanie całej

4

strony sieci Web, razem z częściami strony, które nie są w

danym momencie widoczne.

5

Przechwytywanie pełnego ekranu: przechwytywanie pełnego

ekranu.

6 Ustawienia: zmiana ustawień domyślnych.

Dostosowanie ustawień

Stuknij ikonę Ustawienia i dostosuj ustawienia domyślne dla

narzędzia Packard Bell Screen Grasp.

Możesz włączyć lub wyłączyć gest uruchamiania (dotykanie ekranu

trzema palcami), ustawić aplikację tak, aby po przechwyceniu zostało

uruchomione narzędzie edycji, przypiąć program do paska zadań,

wyświetlić krótki samouczek wprowadzający lub wyświetlić zawartość

plików Pomocy.

Narzędzie edycji

Po przechwyceniu ekranu można edytować obraz.

Nr. Opis

1 Cofnij.

2 Ponów.

3Ołówek.

4Pisak.

5Narzędzie tekstowe.

6Gumka.

7 Efekt mozaiki.

8Narzędzie Lasso.

Udostępnij przechwycenie...

• W schowku systemu Windows

• W serwisie Facebook

9

10 Zapisz.

11 Przypnij/odepnij paski narzędzi.

• Packard Bell Scrapboard

•Word

• PowerPoint

• Outlook

Packard Bell Screen Grasp - 49

50 - Packard Bell Scrapboard

PACKARD BELL SCRAPBOARD

Packard Bell Scrapboard to praktyczne narzędzie służące do

zarządzania przechwyconymi elementami ekranu. Przechwycone

elementy ekranu są sortowane automatycznie według daty.

Stuknij ikonę na przechwyconych elementach ekranu, aby

otworzyć stronę sieci Web w programie Internet Explorer.

Można też utworzyć znaczniki i ułatwić sortowanie obrazów.

1. Dotknij obraz i przeciągnij go w dół, aby otworzyć menu na dole

ekranu.

2. Dotknij polecenie Utwórz znacznik, aby utworzyć znacznik.

3. Dotknij opcję Znaczniki, aby otworzyć listę dostępnych znaczników

i zaznacz wszystkie znaczniki, które chcesz przypisać do obrazu.

Program narzędziowy BIOS - 51

PROGRAM NARZĘDZIOWY BIOS

Program narzędziowy BIOS to program konfiguracji sprzętu,

wbudowany w układzie BIOS (ang. Basic Input/Output System

[Podstawowy system wejścia/wyjścia]).

Komputer został już wcześniej prawidłowo skonfigurowany oraz

zoptymalizowany i zazwyczaj nie ma potrzeby uruchamiania tego

programu narzędziowego. Jednakże, jeśli wystąpią problemy

związane z konfiguracją, będzie potrzebne uruchomienie tego

programu.

Aby uaktywnić program narzędziowy BIOS, należy nacisnąć klawisz

<F2> podczas trwania testu POST (Power-On Self Test [Autotest po

włączeniu zasilania]) w czasie wyświetlania logo komputera.

Sekwencja startowa systemu

Aby ustawić sekwencję startową systemu w programie narzędziowym

BIOS, należy uruchomić program narzędziowy BIOS, a następnie

wybrać Boot (Ładowanie systemu) z listy kategorii umieszczonej w

górnej części ekranu.

Ustawianie haseł

Aby ustawić hasło podczas ładowania systemu, uruchom program

narzędziowy BIOS, a następnie wybierz kategorię Security

(Bezpieczeństwo) z listy kategorii umieszczonej w górnej części

ekranu. Znajdź pozycję Password on boot: i za pomocą klawiszy

<F5> i <F6> włącz tę funkcję.

52 - Zabezpieczanie komputera

ZABEZPIECZANIE KOMPUTERA

Komputer jest drogim urządzeniem i należy zadbać o jego

bezpieczeństwo. Naucz się zasad ochrony i zabezpieczania

komputera.

Elementami zabezpieczenia komputera są blokady sprzętowe i

programowe — blokada zabezpieczająca i hasła.

Używanie blokady zabezpieczającej komputer

Ten komputer jest wyposażony w gniazdo zabezpieczenia zgodnego

z systemem Kensington przeznaczone dla blokady komputera.

Kabel zabezpieczenia komputera należy owinąć wokół ciężkiego

nieruchomego obiektu, takiego jak stół lub uchwyt zablokowanej

szuflady. Wstaw zamek blokady do gniazda i przekręć klucz w celu

zamknięcia blokady. Dostępne są także modele bez kluczy.

Używanie haseł

Hasła umożliwiają ochronę komputera przed nieautoryzowanym

dostępem. Ustawienie tych haseł tworzy kilka różnych poziomów

zabezpieczenia komputera i znajdujących się w nim danych:

•Hasło administratora chroni przed nieautoryzowanym dostępem do

narzędzia konfiguracji systemu BIOS. Po skonfigurowaniu hasła

należy je podać, aby uzyskać dostęp do narzędzia BIOS. Patrz

Ustawianie haseł na stronie 51.

•Hasło użytkownika chroni komputer przed nieautoryzowanym

dostępem. Aby maksymalnie zwiększyć poziom zabezpieczeń,

można użyć kombinacji tego hasła w połączeniu z ochroną hasłem

podczas uruchamiania komputera oraz przywracania go ze stanu

hibernacji (jeśli jest dostępny).

•Hasło podczas uruchamiania chroni komputer przed

nieautoryzowanym dostępem. Aby maksymalnie zwiększyć poziom

zabezpieczeń, można użyć

ochroną hasłem podczas uruchamiania komputera oraz

przywracania go ze stanu hibernacji (jeśli jest dostępny).

kombinacji tego hasła w połączeniu z

Zabezpieczanie komputera - 53

Ważne

Ważne

Nie zapomnij hasła administratora! W przypadku zapomnienia hasła

skontaktuj się ze swoim dystrybutorem lub autoryzowanym centrum

serwisowym.

Wprowadzanie haseł

Po ustawieniu hasła na środku ekranu wyświetlacza pojawia się monit

o podanie hasła.

• W przypadku skonfigurowania hasła administratora po uzyskaniu

dostępu do narzędzia konfiguracji systemu BIOS wyświetlany jest

monit.

•Wpisz hasło administratora, a następnie naciśnij klawisz <Enter>,

aby uzyskać dostęp do narzędzia konfiguracji systemu BIOS. W

przypadku wprowadzenia błędnego hasła wyświetlone zostanie

okno z ostrzeżeniem. Spróbuj ponownie i naciśnij klawisz <Enter>.

• Po skonfigurowaniu hasła użytkownika i ustawieniu parametru

żądania hasła podczas uruchamiania komputera wyświetlany jest

monit o podanie hasła.

• Wpisz hasło użytkownika, a następnie naciśnij klawisz <Enter>, aby

uzyskać dostęp do komputera. W przypadku wprowadzenia

błędnego hasła wyświetlone zostanie okno z ostrzeżeniem. Spróbuj

ponownie i naciśnij klawisz <Enter>.

Masz trzy próby wpisania hasła. W przypadku trzykrotnego wpisania

błędnego hasła system zostaje zablokowany. Naciśnij i przytrzymaj

przycisk zasilania przez cztery sekundy, aby zamknąć system.

Następnie włącz komputer i spróbuj ponownie.

54 - Zarządzanie energią

Uwaga

ZARZĄDZANIE ENERGIĄ

Komputer posiada wbudowany moduł zarządzania energią

monitorujący aktywność systemu. Aktywność systemu odnosi się do

wszelkiej aktywności angażującej jedno lub więcej następujących

urządzeń: klawiatura, myszka, dysk twardy, urządzenia peryferyjne

podłączone do komputera, a także pamięć wideo. Jeżeli nie zostanie

stwierdzona aktywność w ciągu określonego czasu, komputer

zatrzymuje działanie niektórych lub wszystkich wymienionych

urządzeń w celu oszczędzania energii.

Oszczędzanie energii

Wyłączanie szybkiego rozruchu

Do przyspieszania uruchamiania w komputerze używana jest funkcja

szybkiego rozruchu, która jednak powoduje zużycie niewielkiej ilości

energii w celu sprawdzania występowania sygnału uruchamiania.

Sprawdzanie powoduje powolne zużywanie energii akumulatora

komputera.

Aby zmniejszyć pobór energii przez komputer, a zatem jego wpływ na

środowisko, wyłącz funkcję szybkiego rozruchu:

Jeśli funkcja szybkiego rozruchu jest wyłączona, uruchomienie komputera z

trybu uśpienia potrwa dłużej.

Ponadto komputer nie zostanie uruchomiony w przypadku otrzymania

polecenia uruchomienia przez sieć (funkcja Wake on LAN).

1. Otwórz pulpit.

2. Kliknij polecenie Opcje zasilania w obszarze

powiadomień.

3. Wybierz polecenie Więcej opcji zasilania.

4. Wybierz Wybierz działanie przycisków zasilania.

Zarządzanie energią - 55

5. Aby przejść do Ustawień zamykania, wybierz Zmień ustawienia,

które są obecnie niedostępne.

6. Przewiń w dół i wyłącz opcję Włącz szybki rozruch.

7. Wybierz Zapisz zmiany.

56 - Pakiet akumulatora

Uwaga

PAKIET AKUMULATORA

Do komputera używa się baterii litowej, która zapewnia możliwość

długiego użytkowania pomiędzy okresami ładowania.

Charakterystyka baterii

Akumulator jest zawsze ładowany, kiedy tylko komputer zostanie

przyłączony do zasilacza. Komputer obsługuje funkcję ładowania

podczas użytkowania, co pozwala doładowywać akumulator podczas

eksploatacji komputera. Jednakże ładowanie baterii, gdy komputer

jest wyłączony, powoduje znaczne skrócenie czasu ładowania.

Akumulator jest przydatnym źródłem zasilania podczas podróży lub w

razie awarii zasilania sieciowego. Wskazane jest posiadanie

dodatkowej, w pełni naładowanej baterii jako rezerwowego źródła

zasilania. Skontaktuj się z dostawcą, aby uzyskać szczegółowe

informacje dotyczące zamówienia zapasowej baterii.

Ładowanie akumulatora

Aby naładować akumulator, najpierw upewnij się, czy został

prawidłowo zainstalowany we wnęce dla akumulatora. Podłącz

zasilacz do komputera, a następnie do gniazdka sieci elektrycznej.

Podczas ładowania akumulatora możesz nadal używać komputera

korzystając z zasilania z sieci prądu przemiennego. Jednak ładowanie

baterii, gdy komputer jest wyłączony, powoduje znaczne skrócenie

czasu ładowania.

Doradzamy naładowanie akumulatora przed wycofaniem go z użycia na

dzień. Ładowanie akumulatora przez noc przed podróżą umożliwi

następnego dnia uruchomienie komputera z całkowicie naładowanym

akumulatorem.

Pakiet akumulatora - 57

Ostrzeżenie

Formowanie nowego pakietu akumulatora

Przed pierwszym użyciem akumulatora konieczne jest

przeprowadzenie procesu „formowania”:

1. Włóż nową baterię nie włączając komputera.

2. Przyłącz zasilacz prądu przemiennego i wykonaj pełne ładowanie

akumulatora.

3. Odłącz zasilacz prądu przemiennego.

4. Włącz komputer i używaj go, wykorzystując zasilanie z baterii.

5. Doprowadź do wyczerpania baterii do chwili pojawienia się

ostrzeżenia o niskim poziomie naładowania baterii.

6. Przyłącz zasilacz prądu przemiennego i ponownie naładuj baterię

do pełna.

Wykonuj te czynności aż akumulator przejdzie trzykrotnie cykl

ładowania i rozładowania.

Ten proces formowania należy przeprowadzać w przypadku

wszystkich nowych akumulatorów lub akumulatora, który nie był

używany przez długi okres czasu. Jeśli komputer ma być

przechowywany przez okres dłuższy niż dwa tygodnie, doradzamy

wyjąć pakiet akumulatora.

Nie należy narażać pakietów akumulatorów na działanie temperatur

niższych od 0°C lub wyższych od 45°C. Skrajne temperatury mogą być

szkodliwe dla pakietu akumulatora.

Proces regulacji baterii powoduje, że bateria moż

e przyjmować

maksymalny możliwy ładunek energii. Zaniedbanie wykonania tej

procedury uniemożliwi akumulatorowi uzyskiwanie maksymalnego

ładunku energii, a także spowoduje skrócenie użytecznego okresu

trwałości akumulatora.

Ponadto, na użyteczny okres trwałości akumulatora szkodliwy wpływ

ma eksploatacja w następujących warunkach:

• Korzystanie z komputera z wpiętą baterią i podłączonym stale

zasilaczem prądu przemiennego. Jeżeli chcesz stale używać

zasilacza prądu przemiennego, doradzamy wyjęcie pakietu

akumulatora po uprzednim całkowitym naładowaniu.

58 - Pakiet akumulatora

• Nie stosowanie się do przedstawionej powyżej zasady całkowitego

rozładowywania i pełnego ładowania akumulatora.

•Częste używanie; im częściej korzystasz z baterii, tym szybciej

osiągnie ona koniec użytecznego okresu trwałości. Okres

przydatności do użytku standardowej baterii komputerowej wynosi

około 300 cykli ładowania.

Optymalizowanie okresu trwałości akumulatora

Optymalizowanie okresu trwałości akumulatora pomaga maksymalnie

wykorzystać działanie akumulatora, zapewniając wydłużenie cyklu

rozładowania/ładowania i poprawiając efektywność ładowania.

Zalecamy stosowanie się do przedstawionych poniżej sugestii:

• Zakup dodatkowy pakiet baterii.

• Kiedy tylko jest to możliwe, korzystaj z zasilacza prądu

przemiennego, pozostawiając baterię w rezerwie na okres

użytkowania przenośnego.

•Odłącz nieużywane urządzenia (np. napęd dysków USB), ponieważ

mogą one pobierać prąd.

• Przechowuj pakiet baterii w chłodnym, suchym miejscu. Zalecana

temperatura wynosi od 10°C do 30°C. Wyższe temperatury mogą

powodować szybsze samorozładowanie akumulatora.

• Nadmierne doładowywanie skraca okres trwałości akumulatora.

• Dbanie o zasilacz prądu przemiennego oraz akumulator.

Kontrola poziomu naładowania akumulatora

Miernik energii wskazuje bieżący poziom naładowania baterii. Należy

umieścić kursor nad ikoną akumulatora/zasilania na pasku zadań, aby

został przedstawiony bieżący poziom naładowania akumulatora.

Pakiet akumulatora - 59

Ważne

Ostrzeżenie o niskim poziomie naładowania akumulatora

Podczas korzystania z komputera na zasilaniu bateryjnym należy

zwracać uwagę na miernik poziomu energii.

Zasilacz prądu przemiennego należy przyłączać najszybciej jak to jest

możliwe po pojawieniu się ostrzeżenia o niskim poziomie naładowania

akumulatora. Gdy akumulator rozładuje się całkowicie i komputer

zamknie system, może nastąpić utrata danych.

Kiedy pojawi się ostrzeżenie o niskim poziomie naładowania

akumulatora, zalecany tok postępowania zależy od sytuacji:

Sytuacja Zalecane działanie

1. Przyłącz zasilacz prądu przemiennego do

Dostępny jest

zasilacz prądu

przemiennego

oraz gniazdko

sieci elektrycznej.

Dostępny jest

dodatkowy,

całkowicie

naładowany

pakiet

akumulatora.

Nie jest dostępny

jest zasilacz

prądu

przemiennego lub

gniazdko sieci

elektrycznej. Nie

posiadasz

zapasowego

pakietu

akumulatora.

komputera, a następnie do gniazdka sieci

elektrycznej.

2. Zapisz wszystkie potrzebne pliki.

3. Podejmij dalszą pracę.

Wyłącz komputer, gdy konieczne jest szybkie

naładowanie akumulatora.

1. Zapisz wszystkie potrzebne pliki.

2. Zamknij wszystkie aplikacje.

3. Wyłącz komputer.

4. Wymień pakiet akumulatora.

5. Włącz komputer i podejmij pracę.

1. Zapisz wszystkie potrzebne pliki.

2. Zamknij wszystkie aplikacje.

3. Wyłącz komputer.

60 - Pakiet akumulatora

Ważne

Instalowanie i wyjmowanie pakietu akumulatora

Zanim wyjmiesz akumulator z komputera, przyłącz zasilacz prądu

przemiennego, jeśli chcesz nadal używać komputera. W przeciwnym

razie, najpierw wyłącz komputer.

Instalowanie pakietu akumulatora:

1. Ustaw akumulator w jednej linii z otwartą wnęką na akumulator.

Zadbaj, aby najpierw był wprowadzony koniec akumulatora ze

stykami elektrycznymi oraz, aby górna powierzchnia akumulatora

była skierowana w górę.

2. Wsuń akumulator do wnęki i delikatnie pchnij aż zostanie

zablokowany na swoim miejscu.

Wyjmowanie pakietu akumulatora:

1. Przesuń zwalniacz zatrzasku akumulatora w celu odblokowania

akumulatora.

2. Wyciągnij akumulator z wnęki.

Podróżowanie z komputerem - 61

PODRÓŻOWANIE Z KOMPUTEREM

W tym rozdziale zamieszczono wskazówki i porady związane z

przenoszeniem komputera i podróżowaniem z komputerem.

Odłączanie wyposażenia zewnętrznego

W celu odłączenia komputera od akcesoriów zewnętrznych należy

wykonać następujące czynności:

1. Zapisz wszystkie otwarte pliki.

2. Wyjmij dyski ze stacji dysków optycznych.

3. Zamknij system lub przełącz komputer w tryb uśpienia lub

hibernacji.

4. Zamknij pokrywę wyświetlacza.

5. Odłącz przewód od zasilacza prądu przemiennego.

6. Odłącz klawiaturę, urządzenie wskazujące, drukarkę, zewnętrzny

monitor i inne urządzenia zewnętrzne.

7. Odłącz blokadę Kensington, jeżeli jest używana do zabezpieczenia

komputera.

W podróży

Przy przemieszczaniu się na niewielkie odległości, na przykład z biura

do miejsca spotkania.

Przygotowanie komputera

Przed przenoszeniem komputera należy zamknąć i zatrzasnąć

pokrywę wyświetlacza, aby wprowadzić komputer w tryb wstrzymania.

Można teraz bezpiecznie przenieść komputer do dowolnego miejsca

w budynku. Aby wyprowadzić komputer z trybu wstrzymania, otwórz

pokrywę wyświetlacza, a następnie naciśnij i zwolnij przycisk

zasilania.

Gdy komputer będzie przenoszony do biura klienta lub do innego

budynku, wtedy przed przeniesieniem można zakończyć pracę

komputera:

62 - Podróżowanie z komputerem

Uwaga

Naciśnij klawisz Windows + <C>, kliknij opcje Ustawienia > Power

(Zasilanie), a następnie kliknij opcję Shut Down (Zamknij)

Lub:

Można wymusić przejście komputera do trybu wstrzymania,

naciskając klawisze <Fn> + <F4> lub zamykając pokrywę

wyświetlacza.

Kiedy będziesz znów gotowy do używania komputera, otwórz

wyświetlacz i, jeśli to konieczne, naciśnij i zwolnij przycisk zasilania.

Jeśli komputer jest przez jakiś czas w trybie wstrzymania, może przejść w tryb

hibernacji lub głębokiego wstrzymania.

Co należy brać ze sobą na spotkania

Jeśli spotkanie jest względnie krótkie, oprócz komputera nie będziesz

musiał brać ze sobą niczego więcej. Jeżeli jednak to spotkanie może

być dłuższe lub akumulator nie jest w pełni naładowany, można wziąć

zasilacz prądu przemiennego, aby go włączyć w miejscu spotkania.

Jeżeli w miejscu spotkania nie ma gniazdka zasilania elektrycznego,

należy zredukować szybkość rozładowania akumulator, przestawiając

komputer do trybu wstrzymania. Nacisnąć klawisze <Fn> + <F4> lub

zamknąć pokrywę wyświetlacza, jeżeli komputer nie jest intensywnie

używany.

Zabieranie komputera do domu

Podczas przenoszenia komputera z biura do domu lub odwrotnie.

Przygotowanie komputera

W celu przygotowania do przeniesienia do domu, po odłączeniu

komputera od wyposażenia zewnętrznego, należy wykonać

następujące czynności:

• Sprawdzić, czy ze stacji zostały wyjęte wszystkie nośniki i dyski

kompaktowe. Pozostawienie nośnika w napędzie może

spowodować uszkodzenie głowicy napędu.

Podróżowanie z komputerem - 63

Ostrzeżenie

• Komputer należy włożyć do walizki ochronnej, zabezpieczającej go

przed uszkodzeniami w razie upadku.

Należy unikać umieszczania w walizce elementów obok górnej części

pokrywy komputera. Naciśnięcie górnej części pokrywy mogłoby

spowodować uszkodzenie ekranu.

Co należy wziąć ze sobą

Należy wziąć ze sobą niektóre rzeczy, jeżeli nie ma ich w domu:

• Zasilacz prądu przemiennego i przewód zasilający.

• Zapasowa bateria

• Drukowana instrukcja konfiguracji.

Zalecenia dodatkowe

Podczas podróży do pracy i z pracy stosuj się do podanych poniżej

zaleceń dotyczących zabezpieczenia komputera:

• Zabierając komputer ze sobą należy minimalizować wpływ zmian

temperatury.

• W razie konieczności zatrzymania się na dłuższy czas bez

możliwości zabrania komputera ze sobą, należy zostawić go w

bagażniku samochodu, aby uniknąć nadmiernego nagrzewania

komputera.

• Zmiany temperatury i wilgotności mogą spowodować kondensację.

Przed włączeniem komputera należy zaczekać na przywrócenie

temperatury pokojowej i sprawdzić, czy nie doszło do kondensacji

pary na ekranie. W przypadku zmiany temperatury o więcej niż 10°C

(18°F), należy dłużej zaczekać na powolne przywrócenie

temperatury pokojowej. O ile to możliwe, należy pozostawić

komputer na 30 minut w otoczeniu o temperaturze pośredniej

pomiędzy temperaturą zewnę