Page 1

HP ProLiant Storage Server

Benutzerhandb

uch

440584-042

eilenummer: 440584-042

T

Erste Ausgabe: Juni 2007

Page 2

Rechtliche Hinweise

© Copyright 1999, 2007 Hewlett-Packard Development Company, L.P.

Vertrauliche Computersoftware. Der Besitz, die Nutzung oder das Kopieren erfordern eine gültige Lizenz von HP. In

Übereinstimmung mit FAR 12.211 und 12.212 sind gewerbliche Computersoftware, Computersoftware-Dokumentation und die

technischen Daten für gewerbliche Geräte für die US-Regierung mit der gewerblichen Standardlizenz des Lieferanten lizenziert.

Die hierin enthaltenen Informationen können ohne Ankündigung geändert werden. Die Garantien für HP Produkte und Services

werden ausschließlich in der entsprechenden, zum Produkt bzw. zum Service gehörenden Garantieerklärung beschrieben.

Keine Informationen in diesem Dokument stellen eine zusätzliche Garantie dar. HP haftet nicht für technische bzw. redaktionelle

Fehler oder fehlende Informationen.

Intel, Itanium, Pentium, Intel Inside und das "Intel Inside"-Logo sind Marken oder eingetragene Marken der Intel Corporation oder

ihrer Tochterunternehmen in den USA und weiteren Ländern.

Microsoft, Windows, Windows XP und Windows NT sind in den USA eingetragene Marken der Microsoft Corporation.

Adobe und Acrobat sind M arken von Adobe Systems Incorporated.

Java ist eine Marke von Su n Microsystems, Inc. in den USA.

Oracle ist eine in den USA eingetragene Marke der Oracle Corporation, Redwood City, California.

UNIX ist eine eingetragene Marke der Open Group.

Page 3

Inhalt

Zu diesem Handbuch . . ..................... 13

Zielgruppe ........................................ 13

WeiterführendeDokumentation ............................... 13

KonventionenundSymboleimDokument ........................... 13

Rackstabilität ....................................... 14

TechnischerSupportvonHP................................. 14

CustomerSelfRepair.................................... 15

Produktgarantien ..................................... 15

Abonnementservice .................................... 15

HPWebsites ....................................... 15

RückmeldungenzurDokumentation.............................. 15

1 Installation und KonfigurationdesServers.............. 17

Einrichtungsübersicht.................................... 17

Installationsplanung .................................. 17

Planung einer Netzwerkkonfiguration........................... 18

Konfigurationscheckliste................................. 19

InstallationdesServers................................... 19

FindenundAufschreibenderSeriennummer........................ 19

ÜberprüfendesLieferumfangs.............................. 20

EinschaltendesServers................................. 20

WerkseitigesImage .................................. 20

Physische Konfiguration............................... 20

Standardstartsequenz ............................... 21

ZugriffaufdieHPStorageServerManagementConsole..................... 22

VerwendenderDirektanschlussmethode.......................... 22

VerwendenderRemotebrowsermethode.......................... 22

VerwendenderRemotedesktopmethode.......................... 25

AbmeldenundTrennen................................. 26

TelnetServer ..................................... 26

AktivierenvonTelnetServer............................. 26

VerwendenderIntegratedLights-Out2-Methode ...................... 27

KonfigurationdesServersimNetzwerk ............................ 28

BevorSiebeginnen... ................................. 28

AusführendesRapidStartupWizard........................... 29

Abschluss der Systemkonfiguration .............................. 30

2ÜbersichtüberdieSpeicherverwaltung............... 31

Speicherverwaltungselemente ................................ 31

Speicherverwaltungsbeispiel............................... 31

PhysischeSpeicherelemente............................... 32

Arrays...................................... 33

Fehlertoleranz................................... 34

Online-Ersatzlaufwerke............................... 34

LogischeSpeicherelemente ............................... 34

LogischeLaufwerke(LUNs) ............................. 34

Partitionen .................................... 35

Volumes ..................................... 35

Dateisystemelemente.................................. 36

Dateifreigabeelemente ................................. 36

HP ProLiant Storage Server 3

Page 4

ÜbersichtüberVolumeShadowCopyService ....................... 36

VerwendenvonSpeicherelementen............................ 37

Cluster-Server-Elemente................................. 37

Netzwerkadapter-Teaming . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37

3Dateiserververwaltung...................... 39

DateidienstfunktioneninWindowsStorageServer2003R2 ................... 39

StorageManagerforSANs............................... 39

SingleInstanceStorage................................. 39

FileServerResourceManager.............................. 39

WindowsSharePointServices.............................. 40

HPStorageServerManagementConsole ......................... 40

Dateidiensteverwaltung................................... 40

Konfigurierter und vorkonfigurierterSpeicher........................ 40

Speicherverwaltungs-Dienstprogramme .......................... 41

Array-Verwaltungs-Dienstprogramme ......................... 42

Array ConfigurationUtility ............................. 42

Datenträgerverwaltungs-Dienstprogramm ....................... 43

RichtlinienzumVerwaltenvonDatenträgernundVolumes .................. 43

HinweisezumVerwaltenvonDatenträgernundVolumes: ................ 43

PlanenderDefragmentierung .............................. 44

Datenträgerkontingente................................. 44

HinzufügenvonSpeicher................................ 45

ExpandierenvonSpeicher ............................. 45

Erweitern von Speicher mithilfe von Windows-Dienstprogrammen zum Speichern . . . . . . 45

Expandieren von Speicher für EVA-Arrays mithilfe von Command View EVA . . . . . . . . 46

Expandieren von Speicher mithilfe des Array ConfigurationUtility............. 46

Volume-Schattenkopien................................... 47

PlanenvonSchattenkopien ............................... 47

FestlegendesVolumes ............................... 48

ZuweisenvonSpeicherplatz............................. 48

IdentifizierendesSpeicherbereichs.......................... 49

Festlegen der HäufigkeitdesErstellens ........................ 49

SchattenkopienundLaufwerksdefragmentierung ...................... 49

BereitgestellteLaufwerke ................................ 50

VerwaltenvonSchattenkopien.............................. 51

Schattenkopie-Cache-Datei ............................. 51

AktivierenundErstellenvonSchattenkopien ...................... 53

AnzeigeneinerListevonSchattenkopien ....................... 53

FestlegenvonZeitplänen .............................. 53

AnzeigenderSchattenkopieeigenschaften....................... 53

UmleitenvonSchattenkopienaufeinalternativesVolume ................ 54

DeaktivierenvonSchattenkopien........................... 54

VerwaltenvonSchattenkopienvomStorageServer-Desktopaus................ 55

SchattenkopienfürfreigegebeneOrdner ......................... 55

SMB-Schattenkopien................................ 56

NFS-Schattenkopien ................................ 57

WiederherstellenvonDateienundOrdnern ...................... 58

Wiederherstellen einer gelöschten Datei oder eines gelöschten Ordners . . . . . . . . . . 58

Wiederherstellen einer überschriebenen oder beschädigten Datei . . . . . . . . . . . . . 59

WiederherstelleneinesOrdners ........................... 59

SicherungundSchattenkopien............................ 60

ShadowCopyTransport ................................ 60

VerwaltenvonOrdnernundFreigaben ............................ 61

Ordnerverwaltung................................... 61

Freigabenverwaltung.................................. 67

HinweisezuFreigaben............................... 67

DefinierenvonAccessControlLists.......................... 68

Integrieren der Sicherheit des lokalen Dateisystems in Windows-Domänenumg ebungen . . . . 68

4

Page 5

Administrative (versteckte) und standardmäßige Freigaben i m Vergleich . . . . . . . . . . 68

VerwaltenvonFreigaben .............................. 69

Ressourcen-ManagerfürDateiserver ............................. 69

Kontingentverwaltung ................................. 69

Dateiüberprüfungsverwaltung .............................. 70

Speicherberichteverwaltung............................... 70

WeitereWindows-Datenträger-undDatenverwaltungstools.................... 70

ZusätzlicheInformationenundReferenzenfürDateidienste.................... 70

Sicherung ...................................... 70

HPStorageWorksLibraryundTapeTools ......................... 71

Antivirensoftware ................................... 71

Sicherheit....................................... 71

WeitereInformationen ................................. 71

4Druckdienste .......................... 73

MicrosoftPrintManagementConsole............................. 73

NeueundverbesserteHPDruckerserverfunktionen ....................... 73

HPWebJetadmin................................... 73

HPInstallNetworkPrinterWizard ............................ 73

HPDownloadManagerforJetdirectPrinterDevices..................... 73

DienstprogrammMicrosoftPrintMigrator ......................... 73

Netzwerkdruckertreiber................................. 74

Druckdiensteverwaltung................................... 74

MicrosoftPrintManagementConsole........................... 74

HPWebJetadmin-Installation .............................. 74

WebbasierteDruckerverwaltungundInternetdruck ..................... 74

PlanungsüberlegungenfürDruckdienste.......................... 75

Druckerwarteschlangenerstellung............................. 76

RegelmäßigeDruckverwaltungsaufgaben ........................... 76

Treiberaktualisierungen................................. 76

Druckertreiber................................... 76

Benutzermodus-kontraKernelmodustreiber....................... 76

StandardmäßiggesperrteKernelmodustreiberinstallation................. 76

HPJetdirectFirmware................................ 77

SkalierbarkeitundGrößenanpassungbeiDruckerservern .................. 77

Sicherung ...................................... 77

OptimaleVorgehensweisen................................. 77

Fehlerbehebung...................................... 78

WeitereReferenzenfürDruckdienste ............................. 78

5MicrosoftServicesforNetworkFileSystem(MSNFS) ......... 79

MSNFS-Funktionen..................................... 79

UNIXIdentityManagement............................... 79

MSNFS-Verwendungsszenarien ............................... 80

MSNFS-Komponenten ................................. 80

VerwaltenvonMSNFS ............................... 81

ServerforNFS .................................. 81

UserNameMapping ............................... 86

MicrosoftServicesforNFS–Fehlerbehebung ..................... 87

MicrosoftServicesforNFS-Befehlszeilentools...................... 88

OptimierenderServerforNFS-Leistung........................ 88

DruckdienstefürUNIX ............................... 88

6WeitereDatei-undDruckdienstefürdasNetzwerk.......... 91

FileandPrintServicesforNetWare(FPNW).......................... 91

InstallationvonServicesforNetWare........................... 91

VerwaltenvonFileandPrintServicesforNetWare ..................... 92

ErstellenundVerwaltenvonNetWare-Benutzern ...................... 93

HP ProLiant Storage Server

5

Page 6

HinzufügenlokalerNetWare-Benutzer ........................ 94

AktivierenderKontenlokalerNetWare-Benutzer .................... 94

VerwaltenvonNCP-Volumes(Freigaben) ......................... 95

ErstelleneinerneuenNCP-Freigabe.......................... 95

ÄndernvonNCP-Freigabeeigenschaften ....................... 96

PrintServicesforNetWare ............................... 96

Point-and-PrintvonNovellanWindowsServer2003 .................. 96

ZusätzlicheRessourcen............................... 97

AppleTalkundDateidienstefürMacintosh........................... 97

InstallationdesAppleTalk-Protokolls............................ 97

InstallationderDateidienstefürMacintosh......................... 97

Abschließen der Einrichtung des AppleTalk-Protokolls und der Freigaben . . . . . . . . . . . . 97

DruckdienstefürMacintosh ............................... 98

InstallationderDruckdienstefürMacintosh ........................ 98

Point-and-PrintvonMacintoshanWindowsServer2003................... 98

7EnterpriseStorageServer..................... 99

WindowsServerRemoteAdministrationApplet......................... 99

MicrosoftiSCSISoftwareTarget ............................... 100

VirtuellerFestplattenspeicher............................... 100

Snapshots ...................................... 100

Assistenten ...................................... 100

HardwareProvider................................... 101

Cluster-Unterstützung.................................. 101

8 Cluster-Administration ...................... 103

ÜbersichtüberCluster ................................... 103

Cluster-Begriffeund-Komponenten .............................. 104

Knoten........................................ 104

Ressourcen...................................... 104

Cluster-Gruppen.................................... 105

VirtuelleServer .................................... 105

FailoverundFailback.................................. 105

Quorum-Laufwerk ................................... 105

Cluster-Konzepte...................................... 106

AbfolgederEreignissefürCluster-Ressourcen ....................... 106

HierarchiederCluster-Ressourcenkomponenten....................... 107

Cluster-Planung ...................................... 107

Speicherplanung ................................... 108

Netzwerkplanung ................................... 108

Protokollplanung.................................... 109

VorbereitenderCluster-Installation .............................. 110

VorderInstallation................................... 110

Verwenden von Datenpfaden m it mehreren Pfaden für hohe Verfügbarkeit . . . . . . . . . . . 110

AktivierenvonclusterfähigemMicrosoftServicesforNFS(optional) .............. 110

ChecklistenfürdieCluster-Serverinstallation ........................ 111

Netzwerkvoraussetzungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 111

Voraussetzungen für gemeinsam genutzte Festplatten . . . . . . . . . . . . . . . . . . 112

Cluster-Installation..................................... 112

EinrichtenderNetzwerke................................ 113

Konfigurieren der Adapter für das private Netzwerk . . . . . . . . . . . . . . . . . . . 113

Konfigurieren der Adapter für das öffentliche N etzwerk . . . . . . . . . . . . . . . . . 113

UmbenennenderLAN-Symbole ........................... 114

Überprüfen der Verbindung und der Namensauflösung ................. 114

ÜberprüfenderDomänenmitgliedschaft........................ 114

EinrichteneinesCluster-Kontos............................ 114

Quorum-Laufwerk ................................. 114

KonfigurierendergemeinsamgenutztenFestplatten................... 114

6

Page 7

Überprüfen des Festplattenzugriffs und der Festplattenfunktion . . . . . . . . . . . . . . 114

KonfigurierendesCluster-Dienstes .............................. 115

VerwendenvonClusterAdministrator........................... 115

Verwenden von Cluster Administrator von einem Remote-Standort aus . . . . . . . . . . . 115

HPStorageServerManagementConsole ....................... 115

ErstelleneinesClusters ................................. 115

HinzufügenvonKnotenzueinemCluster ......................... 115

GeographischverteilteCluster.............................. 116

Cluster-Gruppenund-Ressourcen(einschließlichDateifreigaben) ................. 116

ÜbersichtüberCluster-Gruppen ............................. 116

KnotenbasierteCluster-Gruppen ........................... 116

Lastverteilung................................... 117

PlanenvonDateifreigaberessourcen ........................... 117

Ressourcenplanung ................................ 117

BerechtigungenundZugriffsrechtefürFreigaberessourcen ................ 117

NFS-spezifischeCluster-Informationen......................... 118

NichtclusterfähigeDateifreigabeprotokolle ........................ 118

HinzufügenneuerSpeichergerätezueinemCluster..................... 118

ErstellenphysischerFestplattenressourcen ....................... 119

ErstellenvonDateifreigaberessourcen......................... 119

ErstellenvonNFS-Freigaberessourcen......................... 119

SchattenkopienineinemCluster............................. 119

ErhöheneinerLUNineinemCluster ........................... 120

MSNFS-VerwaltungaufeinemServer-Cluster........................ 120

Optimale Vorgehensweisen fü r das Ausführen von Server for NFS auf einem Server-Cluster . . 120

DruckdiensteineinemCluster ................................ 120

ErstelleneinesDrucker-SpoolersineinemCluster...................... 121

ErweiterteMaßnahmenzurCluster-Verwaltung......................... 122

FailoverundFailback.................................. 122

NeustarteinesCluster-Knotens.............................. 122

HerunterfahreneinesCluster-Knotens ........................... 122

AusschaltendesClusters ................................ 123

EinschaltendesClusters................................. 123

ZusätzlicheInformationenundReferenzenfürCluster-Dienste................... 123

9FehlerbehebungundWartung................... 125

FehlerbehebungbeimStorageServer............................. 125

WartungundReparatur .................................. 126

Wartungs-undReparaturdokumentation.......................... 126

Wartungsaktualisierungen ............................... 126

Systemaktualisierungen............................... 126

Firmware-Aktualisierungen ............................... 126

CertificateofAuthenticity.................................. 126

10Systemwiederherstellung .................... 129

SystemRecoveryDVD ................................... 129

WiederherstellendeswerkseitigenImages........................... 129

SystememiteinernichtzulöschendenPartition......................... 129

VerwaltenvonFestplattennacheinerWiederherstellung..................... 129

AServerkomponenten . . ..................... 131

ML310G4-Hardwarekomponenten.............................. 131

DL320s-Hardwarekomponenten ............................... 134

DL380G5-Hardwarekomponenten.............................. 137

DL585G2-Hardwarekomponenten.............................. 140

BKonfigurieren des Storage Servers für den Webzugriff (optional) . . . . 145

HP ProLiant Storage Server

7

Page 8

EinrichteneinerInternetverbindung.............................. 145

CZulassungs-undSicherheitshinweise ................ 147

FCC-Hinweis ....................................... 147

GerätederKlasseA.................................. 147

GerätederKlasseB .................................. 147

KonformitätserklärungfürGerätemitdemFCC-Logo–nurUSA................ 147

Änderungen ..................................... 148

Kabel ........................................ 148

Laserzulassung ...................................... 148

InternationaleHinweiseundErklärungen ........................... 149

HinweisefürKanada(AvisCanadien) .......................... 149

GerätederKlasseA................................ 149

GerätederKlasseB ................................ 149

EU-Hinweise ..................................... 149

BSMI-Hinweise .................................... 149

HinweisefürJapan .................................. 150

HinweisefürKorea(A&B)................................ 150

GerätederKlasseA................................ 150

GerätederKlasseB ................................ 150

Sicherheit......................................... 150

HinweisezumBatterieaustausch ............................. 150

HinweisefürTaiwanzumBatterienrecycling ........................ 151

Netzkabel ...................................... 151

Netzkabelhinweise für Japan . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 151

ElektrostatischeEntladung................................ 151

VermeidenelektrostatischerEntladung ........................ 151

Erdungsmethoden ................................. 152

EntsorgungvonAltgerätenausprivatenHaushalteninderEU .................. 152

Index .............................. 153

8

Page 9

Abbildungen

1

..BildschirmInternetoptionen............................ 23

2

..HPStorageServerManagementConsole ..................... 25

3

..BeispielzumSpeicherverwaltungsprozess ..................... 32

4

..KonfigurierenvonArraysausphysischenLaufwerken................. 33

5

..RAID0(DataStriping)(S1-S4)derDatenblöcke(B1-B12)............... 33

6

..Zwei Arrays (A1, A2) und fünf logische Laufwerke (L1 bis L5), verteilt über fünf physische

Laufwerke ................................... 35

7

..Systemadministratoransicht der Funktion Schattenkopien für freigegebene Ordner . . . . 51

8

..AufeinemQuell-VolumegespeicherteSchattenkopien ................ 52

9

..AufeinemseparatenVolumegespeicherteSchattenkopien .............. 52

10

..ZugreifenaufSchattenkopienvomArbeitsplatzaus ................. 55

11

..Client-GUI................................... 57

12

..Wiederherstellen einer gelöschten Da tei oder eines gelöschten Ordners . . . . . . . . 59

13

..DialogfeldEigenschaften,RegisterkarteSicherheit.................. 62

14

..Dialogfeld Erweiterte Sicherheitseinstellungen, Registerkarte Berechtigungen . . . . . . . 63

15

..DialogfeldBerechtigungseintragfürBenutzeroderGruppen ............. 64

16

..Dialogfeld Erweiterte Sicherheitseinstellungen, Registerkarte Überwachung . . . . . . . 65

17

..DialogfeldBenutzer,ComputeroderGruppewählen................. 65

18

..DialogfeldÜberwachungseintragfürOrdnernameNTFSTest ............. 66

19

..Dialogfeld Erweiterte Sicherheitseinstellungen, Registerkarte Besitzer . . . . . . . . . . 67

20

..ZugriffaufMSNFSvonderHPStorageServerManagementConsoleaus........ 81

21

..DialogfeldFileandPrintServicesforNetWare ................... 93

22

..DialogfeldNeuerBenutzer............................ 94

23

..RegisterkarteNetWare-Dienste.......................... 95

24

..StorageServerimCluster-Verbund ........................ 104

25

..DarstellungderCluster-Konzepte ......................... 106

26

..VorderseitedesML310G4 ........................... 132

27

..RückseitedesML310G4 ............................ 133

28

..VorderseitedesDL320s............................. 134

29

..RückseitedesDL320s.............................. 137

30

..VorderseitedesDL380G5............................ 138

31

..RückseitedesDL380G5 ............................ 139

32

..VorderseitedesDL585G2............................ 141

33

RückseitedesDL585G2 ............................ 142

..

HP ProLiant Storage Server 9

Page 10

34

..Automatische Konfiguration–Einstellungen..................... 145

35

..Proxyserver–Einstellungen............................ 146

10

Page 11

Tabellen

1

..Dokumentkonventionen ............................. 13

2

..Netzwerkzugriffsmethoden............................ 18

3

..Installations- und Konfigurationscheckliste ..................... 19

4

..HP ProLiant Hardware RAID-Konfigurationen .................... 21

5

..Arbeitsblatt zur Serverkonfiguration........................ 28

6

..ÜbersichtüberdieRAID-Methoden ........................ 34

7

..Für die Storage Server-Konfiguration erforderliche Aufgaben und Dienstprogramme . . . 41

8

..Authentifizierungstabelle............................. 82

9

..MSNFS-BefehlszeilentoolsfürdieVerwaltung.................... 88

10

..Cluster-UnterstützungvonFreigabeprotokollen.................... 109

11

..EinschaltreihenfolgebeiderCluster-Installation ................... 113

12

..KomponentenaufderVorderseitedesML310G4.................. 133

13

..KomponentenaufderRückseitedesML310G4................... 133

14

..KomponentenanderVorderseitedesDL320s.................... 134

15

..DL320sSAS-undSATA-Festplatten-LED-Kombinationen................ 136

16

..KomponentenanderRückseitedesDL320s .................... 137

17

..KomponentenanderVorderseitedesDL380G5 .................. 138

18

..KomponentenaufderRückseitedesDL380G5................... 139

19

..KomponentenanderVorderseitedesDL585G2 .................. 141

20

..KomponentenaufderRückseitedesDL585G2................... 142

HP ProLiant Storage Server

11

Page 12

12

Page 13

Zu diesem Handbuch

Dieses Handbuch enthält Informationen zu folgenden Themen:

• Installation und Konfiguration von HP ProLiant Storage Servern

• Verwaltung von HP ProLiant Storage Servern

• Fehlerbehebung und Wartung bei HP ProLiant Storage Servern

Zielgruppe

Dieses Handbuch richtet sich an Techniker, die Erfahrung mit folgenden Tätigkeiten haben:

• Administrative Vorgehensweisen unter Microsoft®

• System- und S

Weiterführende Dokumentation

Die folgenden Dokumente (un d Websites) bieten weiterführende Informationen:

• HP Integrated Lights-Out 2 Benutzerhandbuch

Sie können diese Dokumente auf der Seite Manuals der HP Business Support Center-Website aufrufen:

ttp://www.hp.com/support/manuals

h

peicherkonfigurationen

Klicken Sie dazu im Bereich Storage auf Disk Storage Systems, und wählen Sie anschließend Ihr

Produkt aus.

Konventionen und Symbole im Dokument

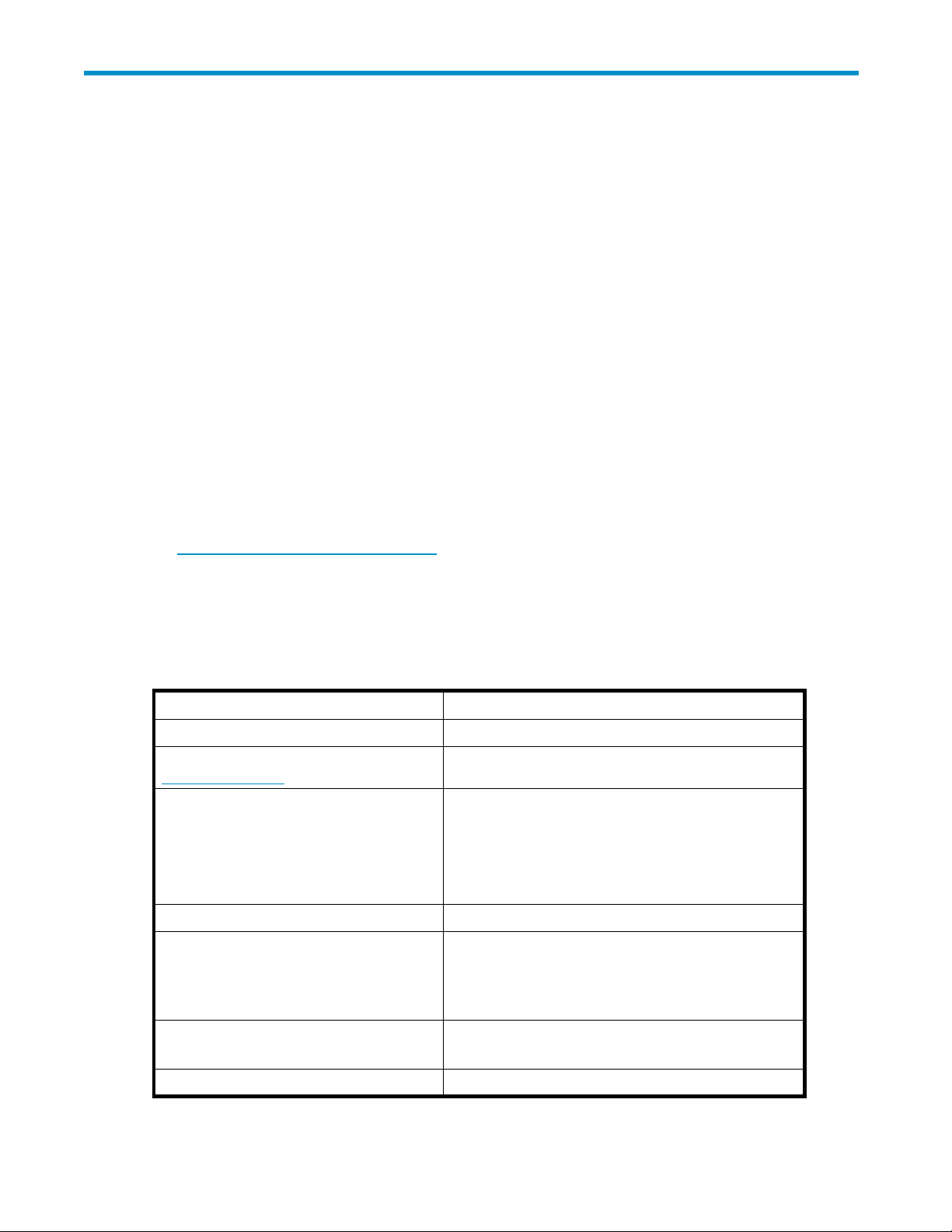

Tabelle 1 Dokumentkonventionen

Konvention

Blauer Text: Tabelle 1 Querverweise und E-Mail-Adressen

Blauer, unterstrichener Text:

ttp://www.hp.com

h

Fett gedruckter Text

Kursiver Text

Text in Festbreitenschrift

Text in Festbreitenschrift, kursiv

Text in Festbreitenschrift, fett

Element

Website-Adressen

• Gedrückte Tasten

• In ein GUI-Element, z. B. ein Feld, eingegebener Text

• Elemente der grafischen Benutzeroberfläche, auf

die geklickt wird bzw. die ausgewählt werden, wie

etwa Menüpunkte und Listenelemente, Schaltflächen,

Registerkarten und Kontrollkästchen

Hervorhebung von Text

• Datei- und Verzeichnisnamen

• Systemausgabe

• Code

• Befehle, dazugehörige Argumente und Argumentwerte

• Codevariablen

• Befehlsvariablen

Hervorgehobener Text in Festbreitenschrift

HP ProLiant Storage Server 13

Page 14

VORSICHT!

Weist darauf hin, dass die Nichtbeachtung der Anleitungen zu Verletzungen oder zum Tod führen kann.

ACHTUNG:

Weist darauf hin, dass die Nichtbeachtung der Anleitungen zu Schäden an den Geräten oder zu

Datenverlust führen kann.

WICHTIG:

Enthält erläuternde Informationen oder spezielle Anleitungen.

HINWEIS:

Enthält zusätzliche Informationen.

TIPP:

Enthält hilfreiche Tipps und Verknüpfungen.

Rackstabilität

Einwandfreie Rackstabilität schützt vor Verletzungen und Geräteschäden.

VORSICHT!

Beachten Sie folgende Hinweise, um Verletzungen oder Beschädigungen von Geräten zu vermeiden:

• Alle Racknivellierungsfüße müssen korrekt eingestellt sein.

• DasgesamteGewichtdesRacksmussaufdenNivellierungsfüßenlasten.

• Die Stabilisierungsfüße müssen am Rack angebracht sein.

• Verbinden Sie bei Installationen mit mehreren Racks die einzelnen Racks sicher miteinander.

• Ziehen Sie immer nur jeweils eine Komponente des Racks heraus. Racks können instabil werden,

wenn mehrere Komponenten gleichzeitig herausgezogen werden.

Technischer Support von HP

Informationen zum technischen Suppor t weltweit finden Sie auf der HP Support-Website:

h

ttp://www.

Stellen Sie folgende Informationen zusammen, bevor Sie sich an HP wenden:

• Produktbezeichnung und -nummer

• Registrier

• Seriennummer des Produkts

• Fehlermeldungen

• Betriebss

• Detaillierte Fragen

hp.com/support

nummer des technischen Supports (falls vorhanden)

ystem und Versionsnummer

14

Zu diesem Handbuch

Page 15

Customer Self Re

pair

HP Customer Sel

Wenn eine CSR-K

sie austauschen, wie es Ihnen möglich ist. Einige Komponenten sind nicht Teil des CSR-Programms. Ihr HP

Servicepartner stellt fest, ob eine Reparatur im Rahmen des CSR-Programms erfolgen kann.

Weitere Informationen zu CSR erhalten Sie von dem für Ihre Region zuständigen Servicepartner. Weitere

Informationen erhalten S ie auch auf der CSR-Website:

ttp://www.hp.com/go/selfrepair

h

f Repair (CSR) Programme ermöglichen das Reparieren Ihres StorageWorks-Produkts.

omponente ersetzt werden muss, liefert HP die Komponente direkt an Sie. Sie können

Produktgarantien

Informationen zu HP StorageWorks-Produktgarantien erhalten Sie auf der Website zu den

Garantieinformationen:

h

ttp://www.hp.com/go/storagewarranty

Abonnementservice

HP empfiehlt I

h

ttp://www

Nach der Registrierung erhalten Sie E-Mails zu Produkterweiterungen, aktuellen Treiberversionen,

Firmware-Aktualisierungen und anderen Produktressourcen.

hnen die Produktregistrierung über die Subscriber's Choice for Business Website:

.hp.com/go/e-updates

HP Websites

Zusätzliche Informationen finden Sie auf folgenden HP Websites:

•h

ttp://www.hp.com

•http://www.hp.com/go/storage

•http://www.hp.com/service_locator

•http://www.hp.com/support/manuals

•http://www.hp.com/support/downloads

Rückmeldungen zur Dokumentation

HP freut sich auf Ihre Rückmeldungen.

Senden Sie Kommentare und Anregungen zur Produktdokumentation bitte an storagedocs.feed-

back@hp.com. Alle Einsendungen gehen in das Eigentum von HP über.

HP ProLiant Storage Server

15

Page 16

16

Zu diesem Handbuch

Page 17

1 Installation und Konfiguration

des Servers

Einrichtungsübersicht

Der HP P roLiant Storage Server wird entweder m it dem vorinstallierten Betriebssystem Windows® Storage

Server™ 2003 R2 oder mit dem vorinstallierte Betriebssystem Microsoft® Windows® Unified Data

Storage Server 2003, Enterprise x64 Edition geliefert.

Microsoft Windows Storage Server 2003 R2 stellt eine Erweiterung des Betriebssystems Windows

Storage Server 2003 dar und bietet effizientere Möglichkeiten zum Verwalten und Kontrollieren von

Zugriffen auf lokale Ressourcen und Remoteressourcen. Zusätzlich bietet Windows Storage Server 2003

R2 eine skalierbare Web-Plattform mit erhöhter Sicherheit für eine vereinfachte Verwaltung verzweigter

Server, eine verbesserte I dentitäts- und Zugriffsverwaltung sowie eine effizientere Speicherverwaltung.

Das Betriebssystem Microsoft® Windows® Unified Data Storage Server 2003, Enterprise x64 Edition

bietet vereinheitlichte Storage Server-Verwaltungsfunktionen, eine vereinfachte Einrichtung und Verwaltung

von Speicher und freigegebenen Ordnern sowie Unterstützung für die Software Microsoft iSCSI Target.

WICHTIG:

Weitere Informationen zum Betriebssystem Microsoft® Windows® Unified Data Storage Server 2003

finden Sie unter "Enterprise Storage Server"aufSeite99.

Installationsplanung

Vor der Installation des HP ProLiant Storage Servers müssen Sie einige Entscheidungen treffen.

Festlegen einer Netzwerkzugriffsmethode

Bevor Sie mit dem Setup und Starten beginnen, entscheiden Sie sich für eine Zugriffsmethode für

die Verbindung mit dem Storage Server. Der Typ des ausgewählten Netzwerkzugriffs wird dadurch

bestimmt, ob Sie über einen Dynamic Host Configuration Protocol (DH CP) Server verfügen. Wenn das

Netzwerk über einen DHCP-Server verfügt, können Sie auf den Storage Server über die Direktanschluss-,

Remotebrowser-, Remotedesktop- oder iLO 2-Methoden zugreifen. Wenn Ihr Netzwerk über keinen

DHCP-Server verfügt, müssen Sie auf den Storage Server über die Direktanschlussmethode zugreifen.

HINWEIS:

Für die Direktanschlussmethode sind Bildschirm, Tastatur und Maus erforderlich.

HP ProLiant Storage Server

17

Page 18

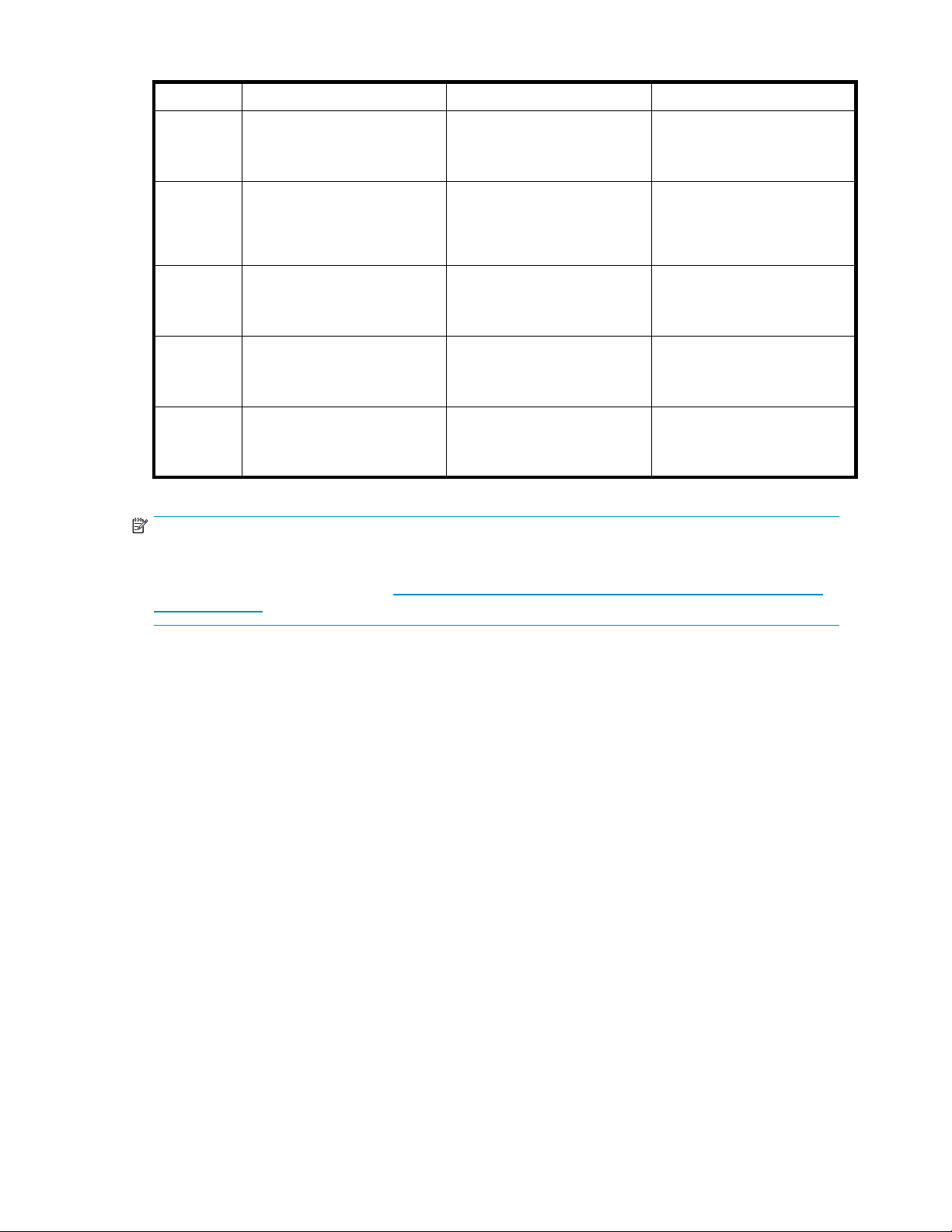

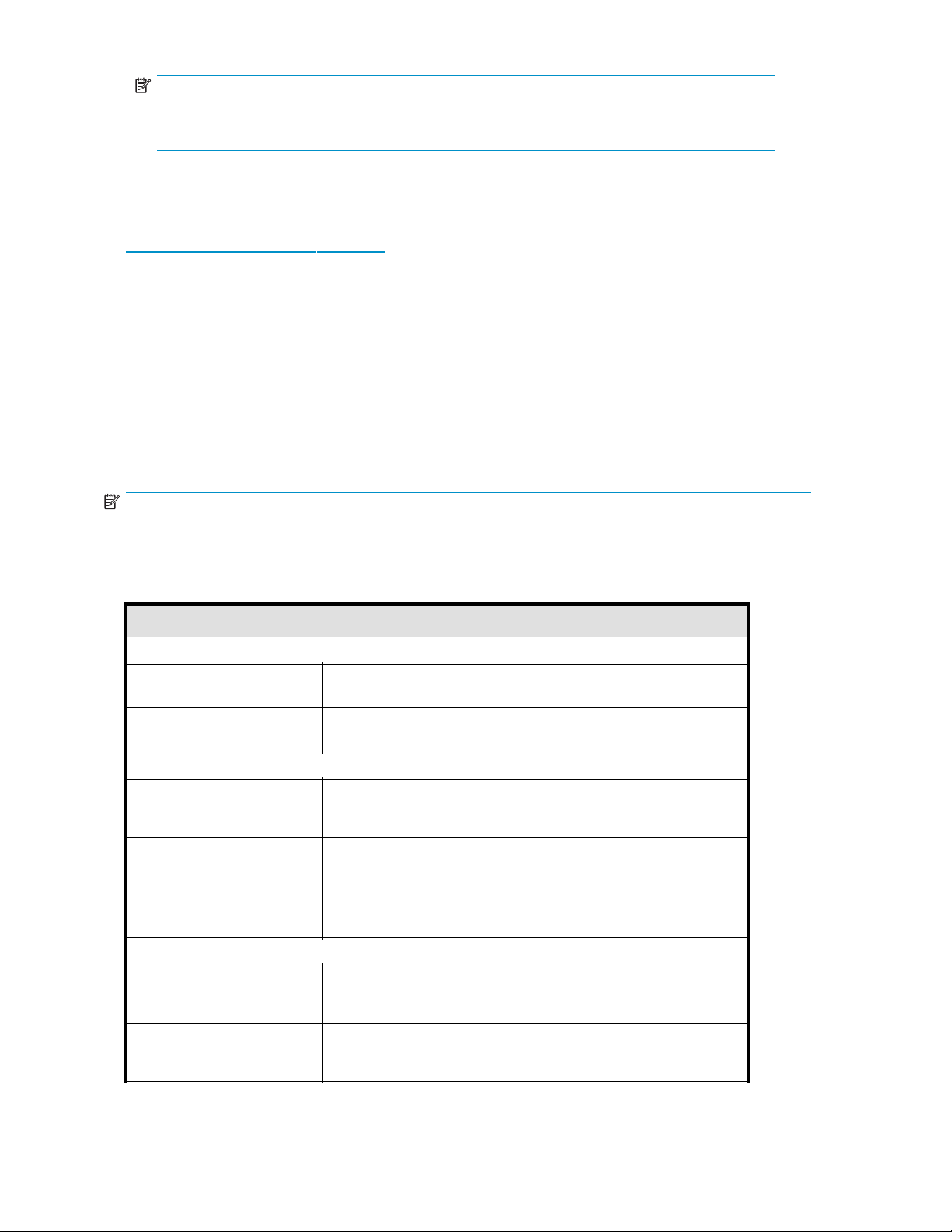

Tabelle 2 Netzwerkzugriffsmethoden

Zugriffsmethode

Direktanschluss

Remotebrowser

Remotedeskt

HP Integrated

Lights-Out 2 (iLO 2)

Konnektivität

op

I.E. 5.5

oder höher

erforderlich?

Nein

Ja

Nein

Ja Ja

Planung einer Netzwerkkonfiguration

Zum Konfigurieren Ihres Storage Servers verwenden Sie den Rapid Startup Wizard. Dieser Assistent

wird automatisch angezeigt, sobald Sie Ihr System das erste Mal starten. Bevor Sie den Rapid Startup

Wizard ausführen, sollten Sie sich die benötigten Netzwerkkonfigurationsinformationen bereit legen,

einschließlich:

• Benutz

• E-Mail-AdressenzumEinrichtenvonSystemalarmen

• SNMP-Einstellungen

• Konfig

ername und Administratorkennwort (Sie müssen die Standardwerte des Systems ändern)

urationseinstellungen des lokales N etzwerks (LAN)

Zugriff auf Storage

Server Desktop

möglich?

Ja

Nein

Ja

HP ProLiant Rap

Wizard-Zugrif

Direkt vom Storage Server

Desktop.

Direkt von der HP

ProLiant Storage Server

Management Console.

Indirekt vom

Server Desk

Indirekt vom Storage

Server Desktop.

id Startup

f

Storage

top.

Hinweise

Monitor, Maus und

Tastatur erforderlich.

Storage Server

Desktopwirdnicht

angezeigt.

Client mit Wi

Remotedesk

Funktionen

erforderli

Anleitungen zum

Serverzugriff

finden Sie im HP

Integrated Lights-Out

2 Benutzerhandbuch.

ndows

top-

ch.

re Informationen zu den benötigten Informationen finden Sie unter "Konfiguration des Servers

Weite

tzwerk"aufSeite28.

im Ne

18

Installation und Konfiguration des Servers

Page 19

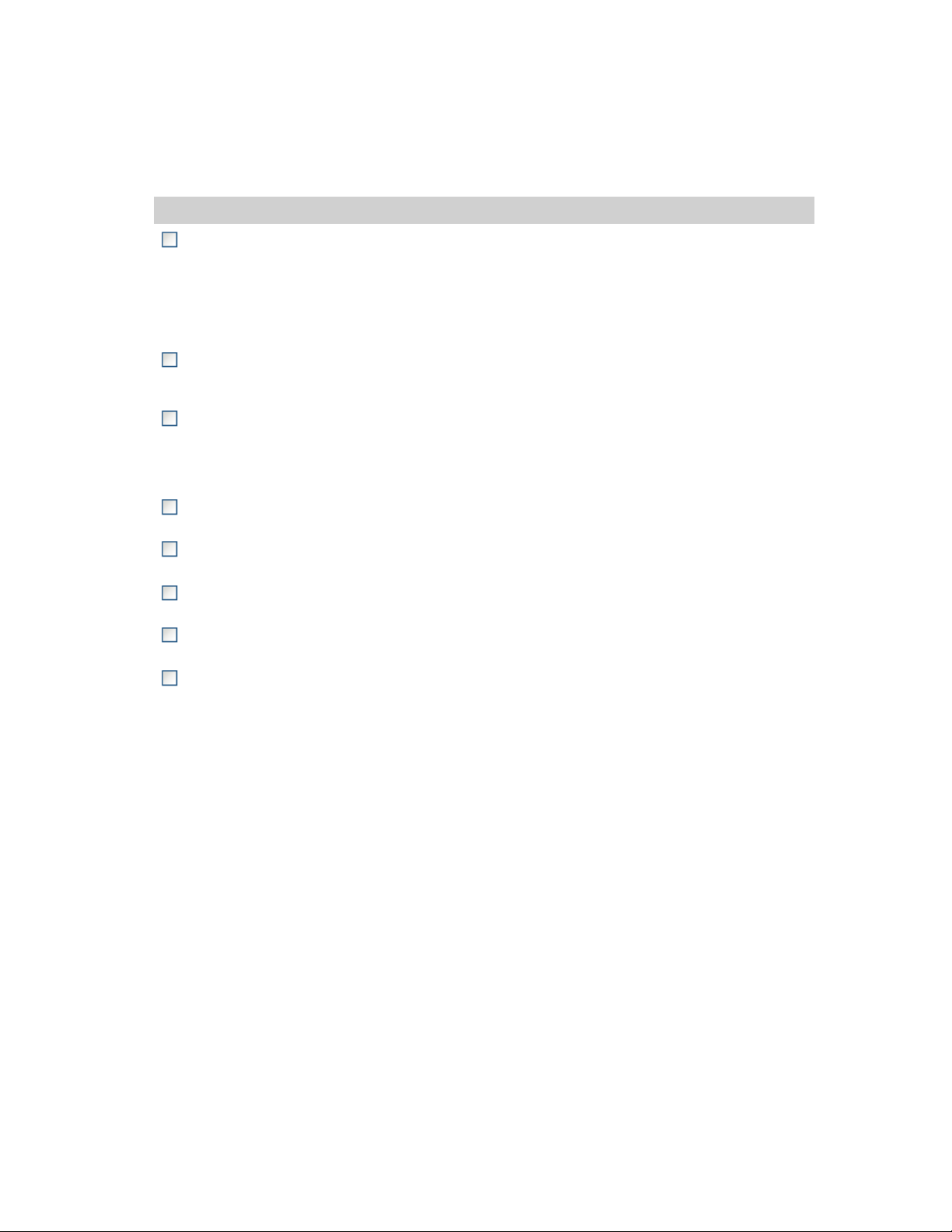

Konfigurationscheckliste

Verwenden Sie die folgende Checkliste, um sicher zu stellen, dass Sie alle Konfigurationsaufgaben für

Ihren HP ProLiant Storage Ser ver erfüllt haben. Die einzelnen Schritte für jede Aufgabe werden in den

folgenden Kapiteln dieses Handbuchs detaillierter besprochen.

Tabelle 3 Installations- und Konfigurationscheckliste

Schritte

1. Packen Sie den Server aus,

überprüfen Sie den Inhalt des Kits, und

machen Sie sich mit der Vorder- und

RückseitedesStorageServersvertraut.

Suchen Sie die Seriennummer des

Storage Servers, und notieren Sie sich

diese.

2. Wenn S

verwend

Schien

3. Schließen Sie die Kabel an.

Optional: Schließen Sie Tastatur, Maus

und Monitor an. Schalten Sie den

Server ein, und melden Sie sich am

Server an.

4. Greifen Sie auf die HP Storage

Server Management Console zu.

5. Sch

Storage Servers gemäß Arbeitsblatt ab.

6. Führen Sie Rapid Startup Wizard

aus.

7. Schließen Sie die Systemkonfiguration

ab.

iedenServerineinemRack

en möchten, befolgen Sie die

eninstallationsanleitung.

ließen Sie die Konfiguration des

Referenz

Siehe "Überprüfen des Lieferumfangs"aufSeite20.

Weitere Informationen finden Sie erforderlichenfalls in

der HP P roLiant Schieneninstallationsanleitung und der

Tower-zu-Rack-Umrüstungsinstallationsanleitung.

Weitere Informationen finden Sie unter "Einschalten

des Servers"aufSeite20und"Direktanschlussme-

thode"aufSeite22.

Siehe "Zugriff auf die HP Storage Server Management

Console"aufSeite22.

"Arbeitsblatt zur Serverkonfiguration"aufSeite28.

Siehe

Siehe "Rapid Startup Wizard"aufSeite29.

Siehe "Abschluss der Systemkonfiguration"aufSeite30.

nfigurieren Sie den Storage Server

8. Ko

nötigenfalls für den Webzugriff.

tallation des Servers

Ins

Sieh

Webzugriff (optional)"aufSeite145.

Folgen Sie zum Installieren Ihres HP P roLiant Storage Servers den Anleitungen in den folgenden

Abschnitten:

den und Aufschreiben der Seriennummer

•Fin

• Überprüfen des Lieferumfangs

• Einschalten des Servers

Finden und Aufschreiben der Seriennummer

Bevor Sie der Installationsanleitung dieses Handbuchs folgen, sollten Sie d ie Seriennummer des Storage

Servers finden und aufschreiben. Möglicherweise benötigen Sie diese später während der Einrichtung,

um auf die HP Storage Server Management Console zugreifen zu können.

Die Seriennummer des HP ProLiant Storage Servers befindet sich an drei Orten:

• Oben am Storage Server

• Hinten am Storage Server

• In der Versandpackung des Storage Servers

e"Konfigurieren des Storage Servers für den

HP ProLiant Storage Server 19

Page 20

Überprüfen des Lieferumfangs

Nehmen Sie den Inhalt aus der Verpackung. Stellen Sie sicher, dass Sie alle unten aufgeführten

Komponenten haben. Sollten Komponenten fehlen, wenden Sie sich an: Technischer Support von HP .

• HP ProLiant St

• Netzkabel

• Produktdokumentation, Safety a nd Disposal Documentation CD

• HP ProLiant St

• Endbenutzer-Lizenzvertrag

• Certificate of Authenticity-Karte

• ProLiant Ess

orage Server (mit vorgeladenem Betriebssystem)

orage Server Installation and System Recovery DVD

entials Integrated Lights-Out 2 Advanced Pack

Einschalten des Servers

Schalten Sie den Server ein, sobald Sie die Kabel angeschlossen haben. Weitere

Informationen zu den Hardwarekomponenten Ihres Storage Server-Modells finden Sie unter:

"Serverkomponenten" auf Seite 131.

1. Schalten Sie den Server ein, indem Sie auf den Netzschalter drücken. Die Betriebsanzeige leuchtet

grün.

2. Wenn der Server eingeschaltet wird, wird ein Bildschirm zum Installationsfortschritt angezeigt. Die

Installation dauert ca. 10 bis 15 Minuten. Der Server wird zwei Mal neu gestartet. Es sind keine

Eingaben des Benutzers erforderlich.

ACHTUNG:

Unterbrechen Sie die Installation nicht. Sobald die Installationssequenz abgeschlossen ist,

wird die Systemeingabeaufforderung angezeigt.

3. Informationen zum Einrichten des Serverzugriffs find en Sie unter "Zugriff auf die HP Storage Server

Management Console"aufSeite22.

Werkseitiges Image

HP ProLiant Storage Server sind mit Standardspeichereinstellungen vorkonfiguriert und weisen

entweder das vorinstallier te Betriebssystem Windows Storage Server 2003 R2 oder das vorinstallierte

Betriebssystem Microsoft® Windows® Unified Data Storage Server 2003 auf. Dieser Abschnitt bietet

zusätzliche Informationen zum vorkonfigurierten Speicher.

Physische Konfiguration

DielogischenLaufwerkebefinden sich auf physischen Laufwerken, wie in "HP ProLiant Hardware

RAID-Konfigurationen"aufSeite21gezeigt. DasVolumeRAID5NICHTLÖSCHENenthälteinImage,

das für die Partition des Betriebssystems bei einer Systemwiederherstellung eingesetzt wird.

20

Installation und Konfiguration des Servers

Page 21

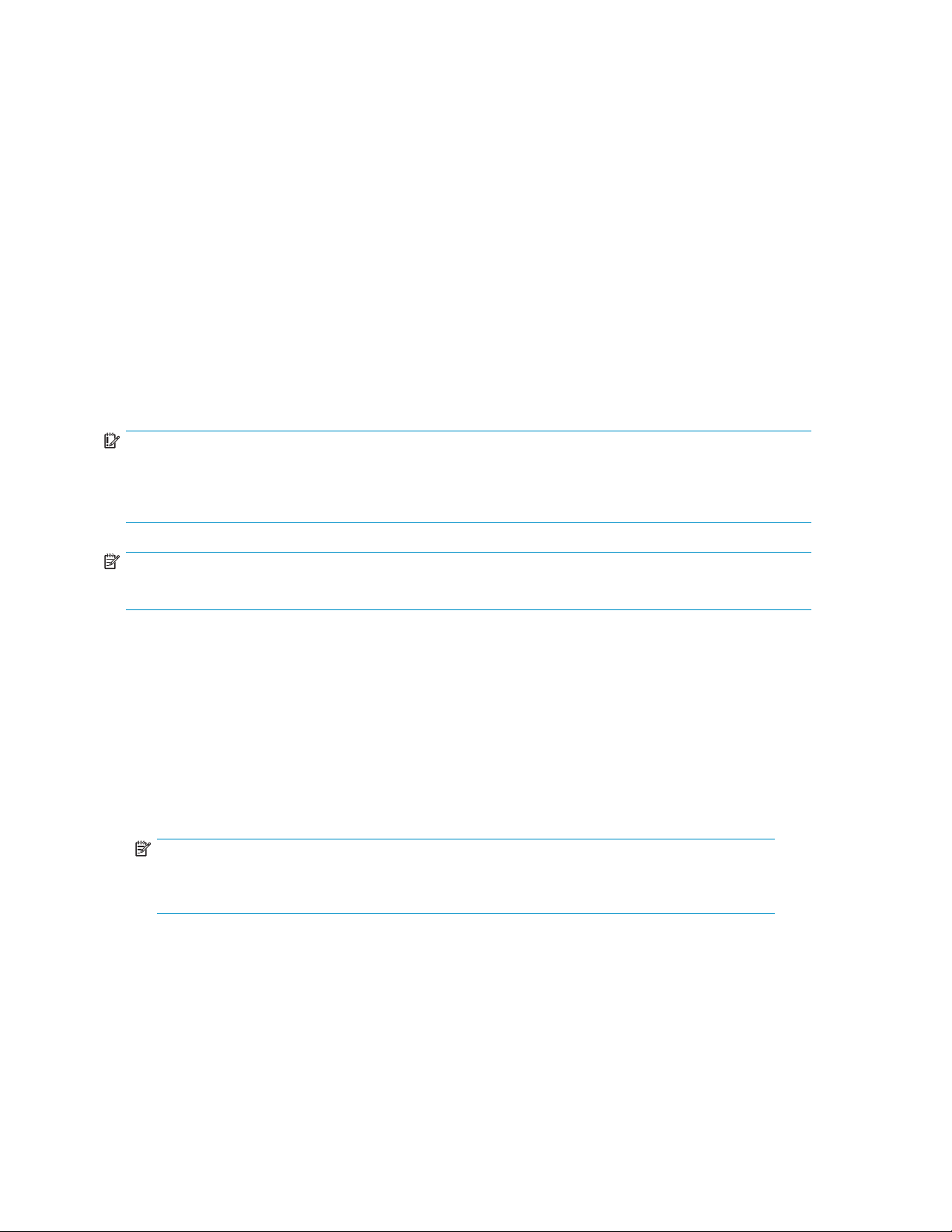

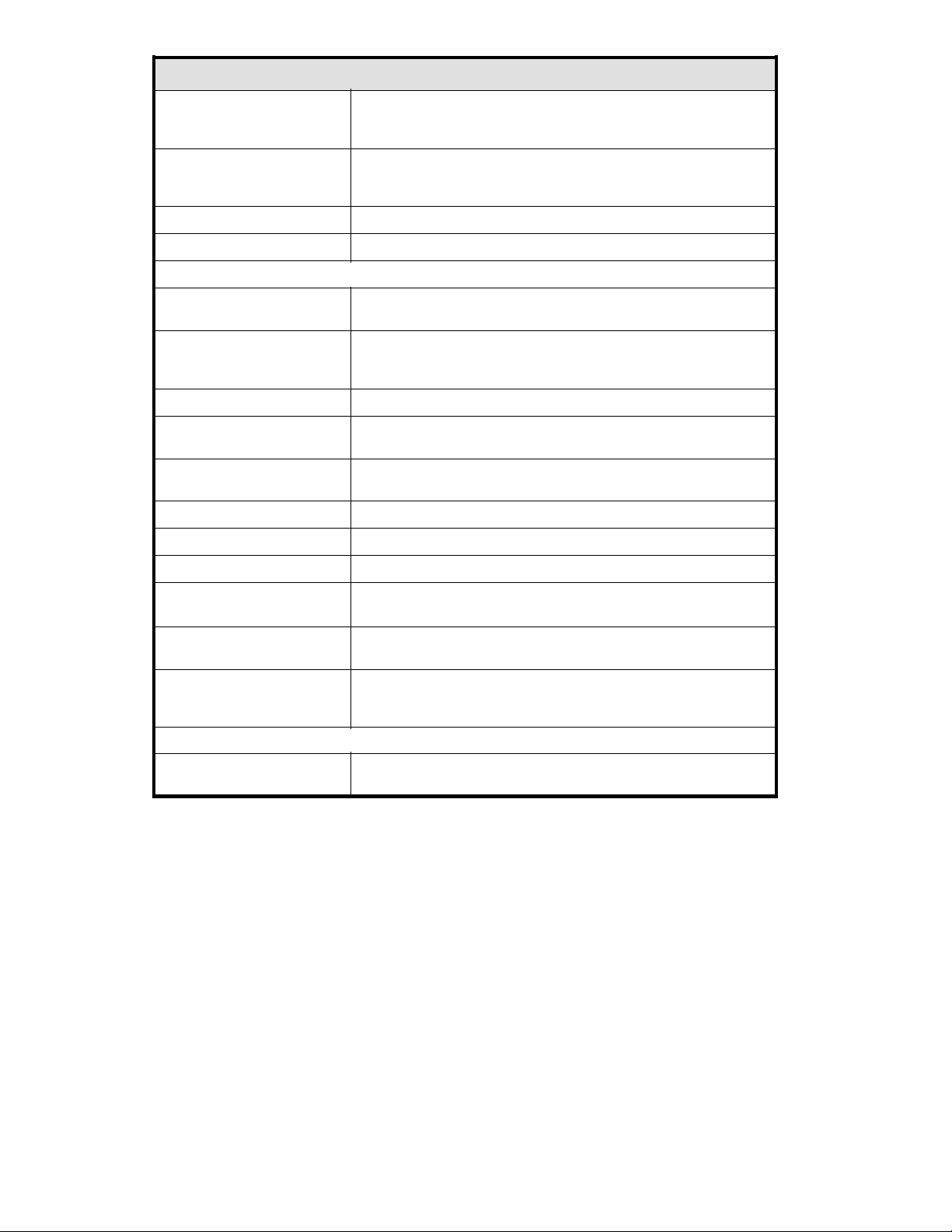

Tabelle 4 HP ProLiant Hardware RAID-Konfigurationen

Logisches Laufwerk 1 Logisches Laufwerk 2 Logisches Laufwerk 3 – n

ML310 G4

DL320s

DL380 G5

DL380 G5

1.16 SAS

DL580 G2

• Betriebssystem-Volume

• RAID 5

• Physische Laufwerke 0-3

• Betriebssystem-Volume

• RAID 1

• Physische Laufwerke 0-1

• Betriebs

• RAID 1

• Physische Laufw

• Betriebssystem-Volume

• RAID 5

• Physische Laufwerke 0-7

• Betriebssystem-Volume

• RAID 5

• Physische Laufwerke 0-1

system-Volume

erke 0-1

• NICHT LÖSCHEN-Volume

• RAID 5

• Physische Laufwerke 0-3

• NICHT LÖSCHEN-Volume

• RAID 1

• Physische Laufwerke 0-1

• NICHT LÖSCHEN-Volume

• RAID 1

• Physische Laufwerke 0-1

• NICHT LÖSCHEN-Volume

• RAID 5

• Physische Laufwerke 0-7

• NICHT LÖSCHEN-Volume

• RAID 5

• Physische Laufwerke 0-1

• Daten-Volume

• RAID 5

• Physische Laufwerke 0-3

• Daten-Volume

• RAID 5 (SAS-Modelle),

RAID 6 (SATA-Modelle)

• Physische Laufwerke 2-11

-

• Daten-Volume

• RAID 5

• Physische Laufwerke 0-7

-

HINWEIS:

In der HP Array Configuration Utility (ACU) haben logische Datenträger die Bezeichnungen 1 und 2. In

der Microsoft Datenträgerverwaltung haben sie die Kennungen 0 und 1. Informationen zur HP Smart

Array-Konfiguration finden Sie unter h

ttp://h18004.www1.hp.com/products/servers/proliantstorage/

arraycontrollers/.

Das logische Laufwerk, das nicht gelöscht werden darf, unterstützt nur den Wiederherstellungsprozess und

hostet kein sekundäres Betriebssystem. Wenn das Betriebssystem einen Fehler aufweist, der möglicherweise

auf beschädigte Systemdateien oder eine beschädigte Registry zurückzuführen ist, oder wenn es während

des Starts zu einem Systemstillstand kommt, siehe "Systemwiederherstellung"aufSeite129.

Wenn das Daten-Volume nicht werkseitig oder während der Installation konfiguriertwurde,mussesvom

Endbenutzer manuell konfiguriert werden. Stellen Sie sicher, dass I hre Benutzerdaten gesichert sind.

Verwenden Sie anschließend die System Recovery DVD, um den werksseitigen Standardstatus des

Servers wiederherzustellen.

Standardstartsequenz

Das BIOS unterstützt die folgende Standardstartsequenz:

1. DVD-ROM

2. Festplatte

3. PXE (Netzwerkstart)

Unter normalen Umständen starten die Storage Server vom logischen Laufwerk des Betriebssystems.

• Wenn es zu einem Systemausfall kommt, zeigt das Laufwerk dies durch eine gelbe

Laufwerksausfall-LED an.

• Wenn nur ein Laufwerk ausfällt, erkennt das Betriebssystem dies.

HP ProLiant Storage Server 21

Page 22

Zugriff auf die HP Storage Server Management Console

Stellen Sie vor dem Zugriff auf die HP Storage Server Management Console sicher, dass der Storage

Server vollstä

ndig im Rack installiert ist und alle Kabel angeschlossen sind.

Sie können zum Z

Zugriffsmetho

Direktanschluss Stellt eine direkte Verbindung zum Storage Server ohne

Remotebrowse

Remotedeskt

HP Integrated Lights-Out 2

(iLO 2)

Weitere Inf

WICHTIG:

Die IP-Adresse kann durch die Seriennummer des Storage Servers und einem Bindestrich ersetzt werden,

wenn zum Zugriff auf die HP Storage Server Management Console entweder die Remotebrowser- oder

die Remotedesktopmethode verwendet wird. Beispiel: 192.0.0.1 kann ersetzt werden durch TWT08466-.

HINWEIS:

iLO 2 wird auf dem HP ProLiant DL100 G2 Storage Server nicht unterstützt.

ormationen finden Sie unter "Installationsplanung"aufSeite17.

ugreifen auf die H P Storage Server Management Console die folgenden

den verwenden:

Verwendung des Netzwerks her.

op

r

Stellt eine br

Server Management Console über einen Remoteclient mit Internet

Explorer 5.5 (oder höher) her.

Stellt eine V

eines Browse

Windows Remotedesktop-Funktionen.

Stellt eine browserbasierte Verbindung von einem Remoteclient

mithilfe der iLO 2-Oberfläche her.

owserbasierte Verbindung zur HP ProLiant Storage

erbindung über einen Remoteclient ohne Verwendung

rs her. Diese Methode erfordert einen Client mit

Verwenden

der Direktanschlussmethode

Sie können über einen direkt an den Storage Server angeschlossenen Monitor, eine Tastatur sowie eine

Maus auf die HP Storage Server Management Console zugreifen.

So verbinden Sie den Storage Server mithilfe der Direktanschlussmethode mit einem N etzwerk

1. Melden Sie sich beim HP ProLiant Storage Server mit dem standardmäßigen Benutzernamen

administrator und dem Kennwort hpinvent an.

Die HP Pro

automatisch.

HINWEIS:

Sie können bei der Konfiguration des Servers den Administratornamen und das Kennwort

ändern. Weitere Informationen hierzu finden Sie unter "Rapid Startup Wizard"aufSeite29.

2. Weitere Informationen zum Abschluss der Netzwerkkonfiguration mit dem Rapid Startup Wizard

finden Sie unter "Konfiguration des Servers im Netzwerk"aufSeite28.

Liant Storage Server Management Console und der Rapid Startup Wizard starten

Verwenden der Remotebrowsermethode

DHCP ist bei Lieferung des Storage Servers für den Netzwerk-Port bereits aktiviert. Wenn der Server in

einem DHCP-aktivierten Netzwerk verwendet wird und die Seriennummer des Geräts b ekannt ist, kann

mithilfe eines Internet Explorer 5.5 (oder höher) im Netzwerk ausführenden Clients auf den Server

zugegriffen werden. Hierfür wird der TCP/IP 3202-Port des Geräts verwendet.

22

Installation und Konfiguration des Servers

Page 23

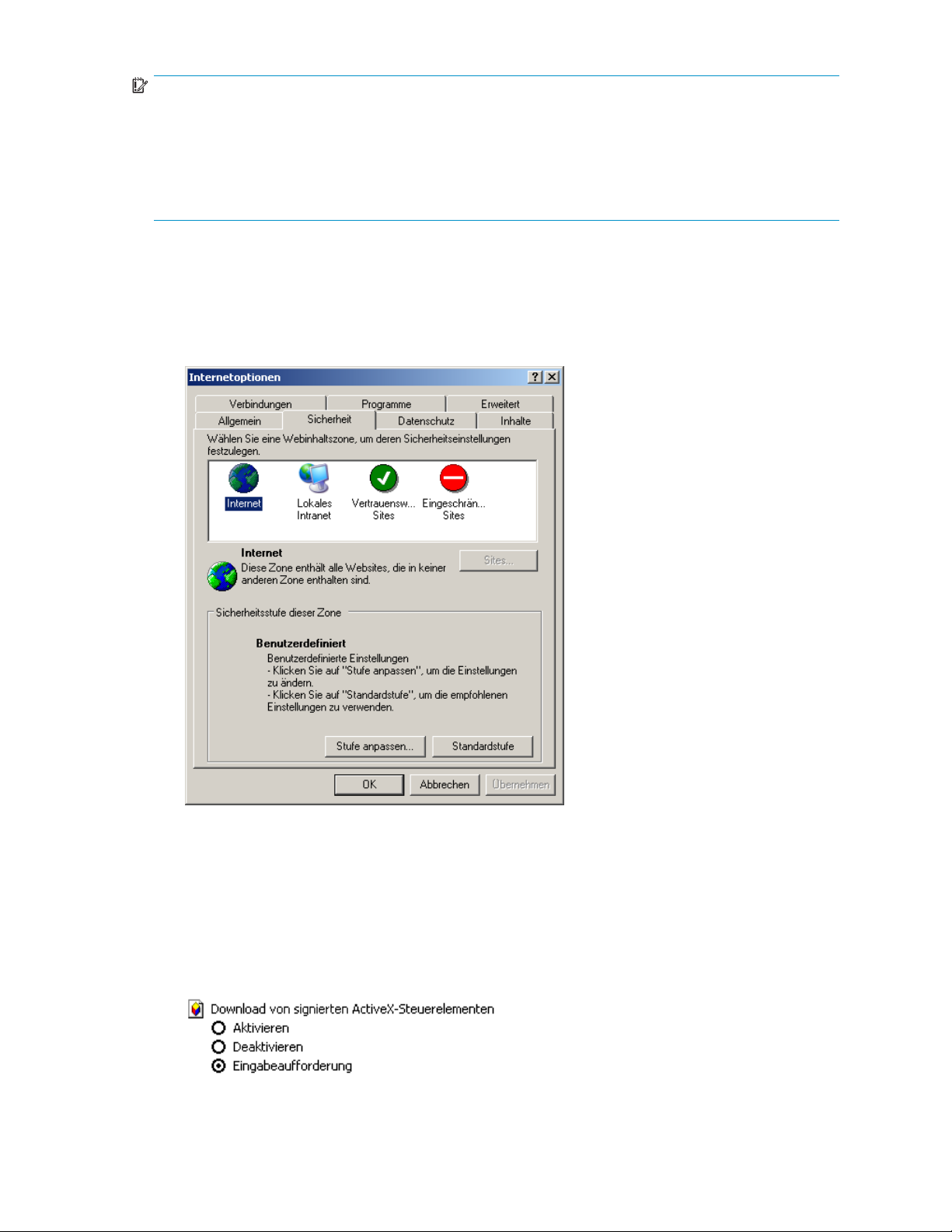

WICHTIG:

Stellen Sie vor dem Beginn dieser Prozedur sicher, dass Sie über folgende Komponenten verfügen:

• Windows-basierter PC mit Internet Explorer 5.5 (oder höher) in demselben lokalen Netzwerk wie der

Storage Server

• DHCP-aktiviertes Netzwerk

• SeriennummeroderIP-AdressedesStorageServers

Zum Verbinden eines Servers mit einem Netzwerk mithilfe der Remotebrowsermethode müssen Sie zuerst

sicherstellen, dass der Client so konfiguriert ist, dass er s ignierte ActiveX-Steuerelemente herunterladen

kann.

So aktivieren Sie Act iveX-Steuerelemente

1. Öffnen Sie auf der Remoteclientmaschine den Webbrowser Internet Explorer, und wählen Sie

Extras > Internetoptionen > Sicherheit aus.

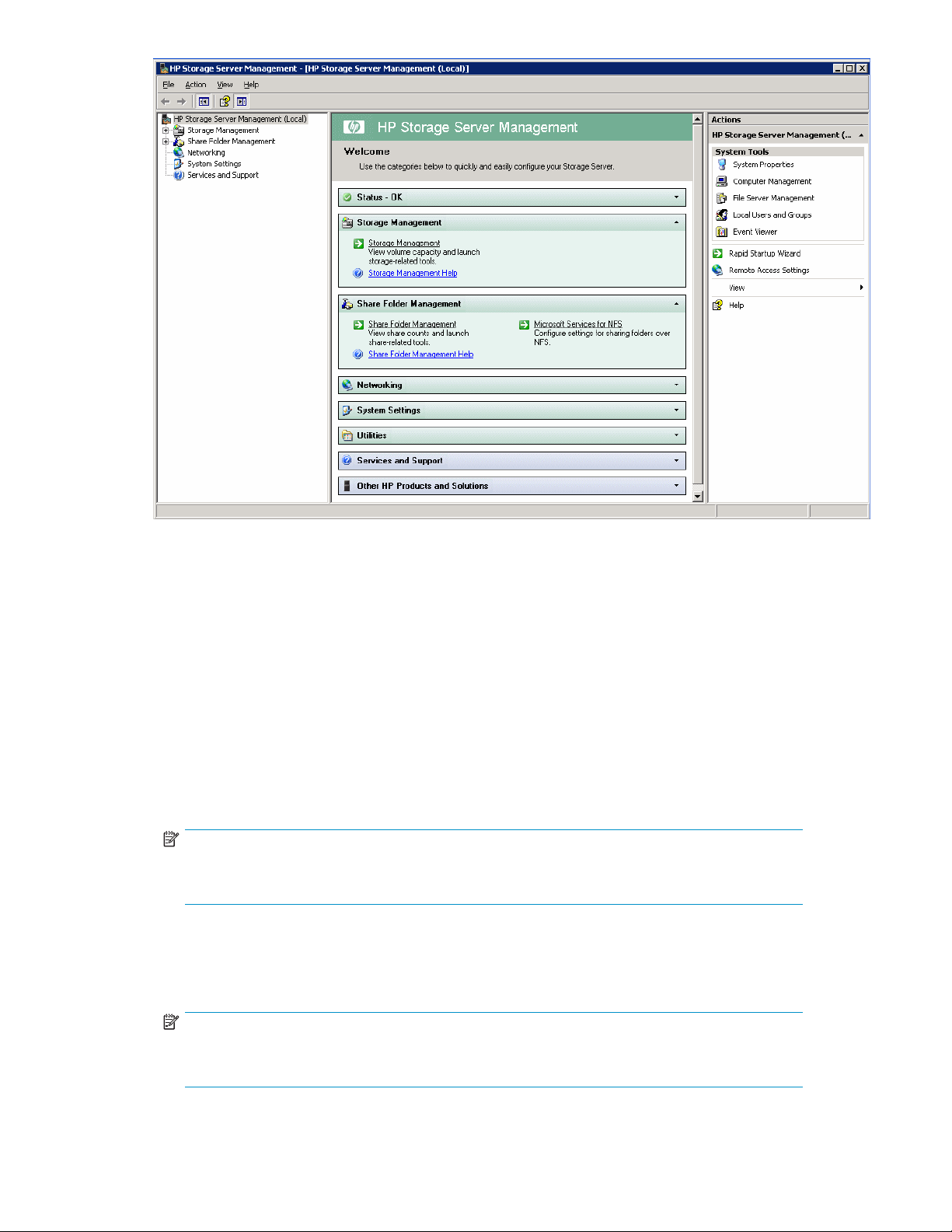

Abbildung 1 Bildschirm Internetoptionen

2. Wählen Sie auf der Registerkarte Sicherheit die Webinhaltszone Internet oder Lokales Intranet aus,

und klicken Sie anschließend auf Stu fe anpassen.

3. Führen Sie einen B ildlauf nach unten bis zu den Einstellungen für ActiveX-Steuerelemente und

Plugins aus.

4. Wählen Sie unter Download von signierten ActiveX-Steuerelementen zum Aktivieren von ActiveX

Aktivieren oder zum Anzeigen eines Bi ldschirms zur Zulassung vor dem Aktivieren von ActiveX

Eingabeaufforderung aus.

5. Klicken Sie auf OK,umdasDialogfeldSicherheitseinstellungen zu schließen.

HP ProLiant Storage Server 23

Page 24

6. Wenn Sie gefragt werden, Sollen die Sicherheitseinstellungen für diese Zone wirklich geände rt

werden?,klickenSieaufJA.

7. Klicken Sie zum Abschluss im Dialogfeld Internetoptionen auf OK.

So verbinden Sie den Storage Server mithilfe der Remotebrowsermethode mit einem Netzwerk

1. Öffnen Sie auf der Remoteclientmaschine Internet Explorer, und geben Sie https:// und die

Seriennummer des Storage Servers, gefolgt von einem Bindestrich (-) , und anschließend:3202 ein.

Beispielsweise https://D4059ABC3433-:3202.DrückenSiedieEingabetaste.

HINWEIS:

Falls Sie die IP-Adresse Ihres DHCP-Servers ermitteln können, können Sie statt

der Seriennummer und des Bindestrichs (- ) die IP-Adresse verwenden. Beispiel:

192.100.0.1:3202.

2. Klicken bei der Eingabeaufforderung Sicherheitshinweis auf OK.

3. Melden Sie sich bei der HP ProLiant Storage Server Management Console mit dem standardmäßigen

Benutzernamen administrator und dem Kennwort hpinvent an.

HINWEIS:

Sie können bei der Konfiguration des Servers den Administratornamen und das Kennwort

ändern. Weitere Informationen hierzu finden Sie unter "Rapid Startup Wizard"aufSeite29.

4. Weitere Informationen zum Abschluss der Netzwerkkonfiguration mit dem Rapid Startup Wizard

finden Sie unter "Konfiguration des Servers im Netzwerk"aufSeite28.

WICHTIG:

Falls Sie

die Remo

Interne

Remotes

der für

für den Zugriff auf die HP Storage Server Management Console und den Rapid Startup Wizard

tebrowsermethode verwenden, schließen Sie immer zuerst die Remotesitzung, bevor Sie Ihren

tbrowser schließen. Durch das Schließen des Internetbrowsers schließen Sie nicht zugleich die

itzung. Wenn Sie die Remotesitzung nicht schließen, wirkt sich dies auf die beschränkte Anzahl

den Storage Server zulä ssigen Remotesitzungen aus.

Die Verbindung mit dem Storage Server ermöglicht Ihnen den Zugriff auf die H P Storage Server

Management Console (Abbildung 2). Von der Console aus können Sie auf S nap-Ins zugreifen, die Ihnen

eine umfassende Serversystemverwaltung ermöglichen.

24

Installation und Konfiguration des Servers

Page 25

Abbildung 2 HP Storage Server Management Console

Verwenden der Remotedesktopmethode

Remotedesktop bietet Ihnen die Möglichkeit, sich an Ihrem Server anzumelden und diesen remote von

jedem beliebigen Client aus zu verwalten. Remotedesktop ist für die Remoteverwaltung installiert und

ermöglicht nur zwei parallele Sitzungen. Das Ausführen einer Sitzung belegt eine Lizenz und kann sich

auf andere Benutzer auswirken. Wenn zwei Sitzungen ausgeführt werden, wird zusätzlichen Benutzern

der Zugriff verwehrt.

So verbinden Sie den Storage Server mithilfe der Remotedesktopmethode mit einem Netzwerk

1. Wählen Sie am PC-Client Start > Ausführen aus. Geben Sie bei Öffnen mstsc ein, und klicken

Sie anschließend auf OK.

2. Geben Sie die Seriennummer des Storage Servers, gefolgt von einem Bindestrich (-) in das Feld

Computer ein, und klicken Sie auf Verbinden. Beispiel: D4059ABC3433-.

HINWEIS:

Falls Sie die IP-Adresse Ihres DHCP-Servers ermitteln können, können Sie statt der

Seriennummer und des Bindestrichs (-) die IP-Adresse verwenden. Beispiel: 192.100.0.1.

3. Melden Sie sich beim HP ProLiant Storage Server mit dem standardmäßigen Benutzernamen

administrator und dem Kennwort hpinvent an.

Die HP ProLiant Data Protection Storage Server Management Console und der Rapid Startup Wizard

starten automatisch.

HINWEIS:

Sie können bei der Konfiguration des Servers den Administratornam en und das Kennwort

ändern. Weitere Informationen hierzu finden Sie unter "Rapid Startup Wizard"aufSeite29.

HP ProLiant Storage Server 25

Page 26

4. Weitere Informationen zum Abschluss der Netzwerkkonfiguration mit dem Rapid Startup Wizard

finden Sie unter "Konfiguration des Servers im Netzwerk"aufSeite28.

Abmelden und Trennen

Remotedesktop

trennen oder sich vom System abmelden.

Beim Trennen wird die Sitzung auch weiterhin auf dem Server ausgeführt. Sie können sich mit dem

Server erneut verbinden und die Sitzung wieder aufnehmen. Wenn Sie auf dem Server eine Aufgabe

ausführen, kö nnen Sie diese star ten und die Sitzung trennen. Wenn Sie sich später erneut beim Server

anmelden un d erneut auf die Sitzung zugreifen, können Sie die Aufgabe fortsetzen oder die Ergebnisse

der Aufgabe überprüfen. Dies ist besonders hilfreich, wenn Sie die Remoteverbindung über eine

Fernverbin

bietet beim Schließen des Clients zwei Optionen: Sie können das System entweder

dung nutzen.

Das Beenden

Server ausg

geschlossen, und nicht gespeicherte Änderungen in geöffneten Dateien gehen verloren. Wenn Sie sich

das nächst

Remotedes

Benutzer bei jedem Starten einer Sitz ung anmelden.

der Sitzung wird Abmelden genannt. Durch den Abmeldevorgang wird die auf dem

eführte Sitzu ng beendet. Sämtliche in dieser Sitzung ausgeführten Anwendungen werden

e Mal beim Server anmelden, wird eine neue Sitzung erstellt.

ktop er fordert die Authentifizierung aller verbundenen Benutzer. Deshalb müssen sich die

Telnet Server

Telnet Server ist ein Dienstprogramm, das Benutzern das Verbinden mit Maschinen, das Anmelden und

das Aufrufen einer Eingabeaufforderung per Remotezugriff ermöglicht. Telnet Server ist auf dem Storage

Server bereits vorinstallieren, muss vor der Verwendung jedoch aktiviert werden.

ACHTUNG:

Aus Sicherheitsgründen ist Telnet Server standardmäßig deaktiviert. Der Dienst muss geändert werden,

damit ein Zugriff auf den Storage Server mit Telnet erfolgen kann.

Aktivieren von Telnet Server

Der Telnet Server-Dienst muss aktiviert werden, bevor ein Zugriff erfolgen kann. Der Dienst kann durch

Öffnen der Dienste-MMC aktiviert werden:

1. Wählen Sie Start > Ausführen aus, und geben Sie anschließend services.msc ein.

2. Klicken Sie mit der rechen Maustaste auf den Telnet-Dienst, und wählen Sie anschließend

Eigenschaften aus.

3. Entscheiden Sie sich für eine der folgenden Möglichkeiten:

• Wenn Sie wünschen, dass der Telnet-Dienst automatisch bei jedem Neustart gestartet wird,

klickenSieimDropdown-FeldStarttypaufAutomatisch, und klicken Sie anschließend auf OK.

• Wenn Sie wünschen, dass der Telnet-Dienst manuell b ei jedem Neustart gestartet wird,

klicken Sie im Dropdown-Feld Starttyp auf Manuell, und klicken Sie anschließend auf OK.

Greifen Sie im Storage Server über Remotedesktop oder eine direkte Verbindung auf die

Befehlszeilenoberfläche zu, und geben Sie anschließend den folgenden Befehl ein:

net start tlntsvr

Sitzungsinformationen

Im Sitzungsbildschirm können die aktiven Sitzungen angezeigt oder beendet werden.

26

Installation und Konfiguration des Servers

Page 27

Verwenden der In

Integrated Lights-Out 2 (iLO 2) ist die vierte Generation der Lights-Out-Verwaltungstechnologie von

HP. Sie ermöglicht das Ausführen von Systemadministrator- und Wartungsaufgaben von remote

so, als ob Sie über Tastatur, Maus, Monitor, Netzschalter, Diskette, CD, USB-Schlüssel des Servers

verfügen – una

Formen zur Ver

Systemplatin

unterstützt

lizenzierte Option, integriert im ProLiant Storage Server.

Der Integrated Lights-Out-Port des Storage Servers kann mit dem Rapid Startup Wizard oder mit dem iLO

2 ROM-Based Setup Utility (RBSU) konfiguriert werden. SNMP ist aktiviert, u nd die Insight Management

Agents sind

en-Verwaltungsfunktionen, Diagnose und grundlegende Lights-Out-Funktionalität für

e ProLiant Server. iLO 2 Advanced bietet eine erweiterte Remoteverwaltungsfunktion als

vorinstalliert.

tegrated Lights-Out 2-Methode

bhängig davon, ob der Server in Betrieb ist oder nicht. Die Technologie steht in zwei

fügung: iLO 2 Standard und iLO 2 Advanced. iLO 2 Standard bietet grundlegende

Der HP iLO 2-

-aktualisi

vorkonfigu

und einem

2-Standa

ein Netzwerk angeschlossen ist, das D NS und DHCP ausführt, können Sie iLO sofort u nd ohne Ändern

der Eins

Weitere

Benutzerhandbuch.

Befolgen Sie zum schnell e n Einrichten von iLO 2 unter Verwendung der Standardeinstellungen für

standardmäßige und erweiterte iLO 2-Funktionen die unten genannten Schritte

1. Stelle

ist.

HINWEIS:

Bei Verbindung mit einem DHCP- und DNS-unterstützten Netzwerk ist diese

Verbindungsmethode am einfachsten.

2. Falls Sie kein dynamisches DHCP (IP-Adresse) verwenden, müssen Sie eine statische IP-Adresse

eingeben. Verwenden Sie dazu die Direktanschlussmethode sowie iLO 2 RBSU.

3. Stellen Sie mithilfe der im HP Integrated Lights–Out 2 Benutzerhandbuch beschriebenen Methoden

eine Verbindung zum iLO 2-Port her.

Verwaltungsprozessor bietet unterschiedliche Möglichkeiten zum Remotekonfigurieren,

eren, -betreiben und -verwalten von Servern. Der HP ProLiant Storage Server verfügt über

rierte werksseitige iLO 2-Standardeinstellungen, einschließlich einem Standardbenutzerkonto

Kennwort. Diese Einstellungen können gemeinsam mit den Informationen zu den iLO

rdnetzwerkeinstellungen auf der Vorderseite des Servers gefunden werden. Wenn iLO 2 an

tellungen verwenden.

Informationen zur Verwendung von HO iLO 2 finden Sie im HP Integrated Lights-Out 2

n Sie sicher, dass am iLO 2-Port an der R ückseite des Servers ein Netzwerkkabel angeschlossen

HINWEIS:

Die standardmäßigen iLO 2-Anmeldeeinstellungen finden Sie auf der Karte mit

den standardmäßigen iLO 2-Netzwerkeinstellungen an Ihrem Server. Sämtliche

Standardinformationen, die Sie zum Anmelden benötigen, befinden sich auf dieser Karte:

DNS, Administratorname und Kennwort.

4. Ändern Sie erforderlichenfalls den Standardbenutzernamen und das Standardkennwort des

Administratorkontos wunschgemäß.

5. Richten Sie Ihre Benutzerkonten ein, falls Sie die lokale Kontofunktion verwenden.

6. Aktivieren Sie die erweiterten Funktionen von iLO 2 durch Eingabe eines Lizenzschlüssels vom

mitgelieferten ProLiant Essentials Integrated Lights-Out 2 Advanced Pack.

7. Greifen Sie mithilfe der iLO 2 Remote Console-Funktionalität auf den HP ProLiant Storage Ser ver

zu. M elden Sie sich beim HP ProLiant Storage Server mit dem standardmäßigen Benutzernamen

administrator und dem Kennwort hpinvent an. Die HP ProLiant Storage Server Management

Console startet automatisch.

HP ProLiant Storage Server 27

Page 28

HINWEIS:

Wenn die Remote Console-Funktion aktiviert ist, erhalten Sie Zugriff auf den

Anmeldebildschirm des Storage Servers.

Der Integrated Lights-Out 2-Port wird mit werkseitigen Standardeinstellungen geliefert, die vom

Administrator geändert werden können. Administratoren möchten möglicherweise Benutzer hinzufügen,

SNMP-Trap-Ziele ändern oder Netzwerkeinstellungen ändern. Weitere Informationen z um Ändern dieser

Einstellungen finden Sie im HP Integrated Lights-Out 2 Benutzerhandbuch. Dieses Handbuch steht unter

h

ttp://www.hp.com/support/manuals zum Download bereit. Navigieren Sie hierzu zum Abschnitt

servers, und wählen Sie Server management aus. Wählen Sie im Bereich der ProLiant Essentials Software

HP Integrated Lights-Out 2 (iLO 2) Standard Firmware aus.

Konfiguration des Servers im Netzwerk

Bevor Sie beginnen...

Wenn Sie den Storage Server das erste Mal einschalten, müssen Sie einige Konfigurationsdaten

bereithalten. Sie benötigen diese für den Abschluss des Rapid Startup Wizard. Schließen Sie das

Arbeitsblatt zur Serverkonfiguration ab, und verwenden Sie die für die Initialisierung des Storage

Servers gesammelten Daten.

HINWEIS:

Stellen Sie sicher, dass Sie beim HP ProLiant Storage Server als lokaler oder Domänenadministrator

angemeldet sind.

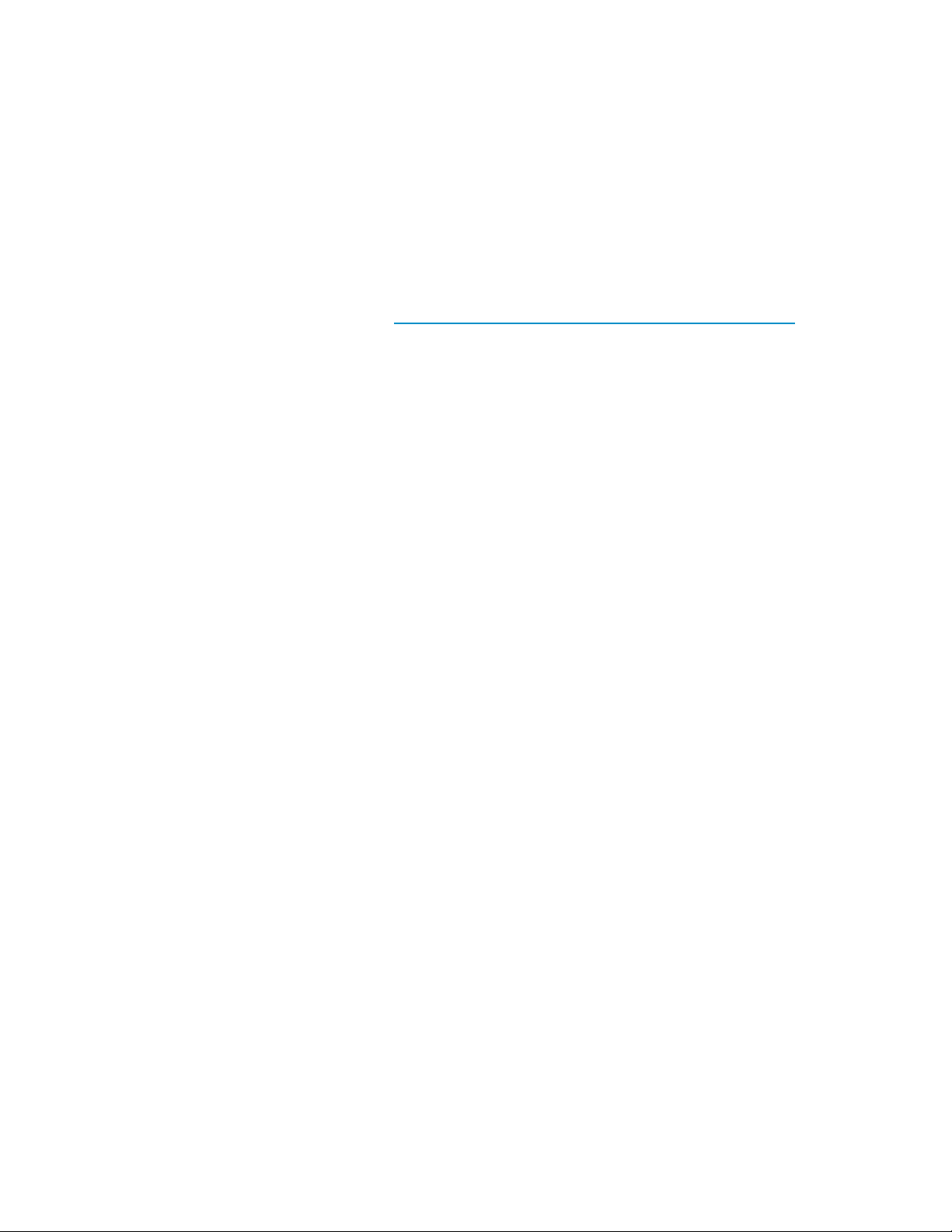

Tabelle 5 Arbeitsblatt zur Serverkonfiguration

Konfigura

Administratoridentität

Benutzername

Kennwor

E-Mail-Warnmeldung

E-Mail-Adresse –

Warnmeldung gesendet

an

E-Mail

Warnm

von

SMTP-Servername und

IP-Adresse

SNMP-Einstellungen (nur auszufüllen, wenn erforderlich)

Kontaktperson

Systemstandort Eine beliebige Textzeichenkette, beispielsweise Standort oder

tionsarbeitsblatt

t

-Adresse –

eldung gesendet

Ändern Sie den Benutzernamen des Systemadministrators. Dieser

lautet standardmäßig administrator.

Ändern Sie das Kennwort des Systemadministrators. Dieses lautet

standardmäßig hpinvent.

E-Mail-Adresse für kritische Meldungen, Warnmeldungen und

Infomeldungen zum Serverstatus.

Dies mu

des de

Dies muss ein gültiger E-Mail-Server innerhalb Ihres Netzwerks sein.

Er muss Simple Mail Transfer Protocol (SMTP) unterstützen.

Syst

SNMP

Standortinformationen.

Telefonnummer. Beispielsweise Floor #3, Financial

Services Bldg.

ss eine gültige und E-Mail-Adresse sein. Sie wird als Sender

r E-Mail-Warnmeldung zum Serverstatus angezeigt.

emadministrator des Storage Servers. Jeder anfragende

Management-Computer erhält die Kontakt- und

28

Installation und Konfiguration des Servers

Page 29

Konfigurationsarbeitsblatt

Community-Name Nr. 1

Trap-Ziel Nr. 1 Die IP-Adresse eines Management-Computers, der SNMP-Meldungen

Community-Name Nr. 2

Trap-Ziel Nr. 2 Siehe oben.

Netzwerkoberflächen (muss nur bei Nicht-DHCP-Konfigurationen ausgefüllt werden)

LAN-Verbindung 1 Für jeden erkannten Netzwerkadapter wird automatisch eine

IP-Adresse Dem Server wird eine IP-Adresse zugewiesen. Falls diese Adresse

Subnetzmaske

Standard-Gateway Das Gateway in einem Netzwerk, das vom Netzwerkadapter zum

LAN-Verbindung 2 Jede beliebige zusätzliche LAN-Verbindung kann zum Vermeiden

IP-Adresse Siehe oben.

Subnetzmaske Siehe oben.

Der Community-Na m e wird für die Netzwerkauthentifizierung

verwendet, sobald ausgehende SNMP-Meldungen verschickt

werden.

vom Storage Server unter Verwendung des oben genannten

Community-Namens empfängt.

Siehe oben.

LAN-Verbindung erstellt.

nicht automatisch zugewiesen wird, geben Sie die dem Ser ver

zuzuweisende IP-Adresse ein.

Eine Maske legt fest, zu welchem Subnetz eine IP-Adresse gehört.

Zugriff auf alle anderen Netzwerke verwendet wird.

von Verwechslungen umbenannt werden.

Standar

iLO 2-Einstellungen

DNS-Server

WINS-S

Servername

Servername

d-Gateway

erver

Siehe ob

Ändern des Hostnamens, der IP-Einstellungen und der

Administratoreinstellungen.

Der Name eines Domain Name System (DNS) Servers wird für die

Auflösung der IP-Adresse als Domänenname benötigt.

Der Name eines Windows Internet Naming Service (WINS) Servers

wird zum Festlegen der dem entsprechenden Netzwerkcomputer

zugeordneten IP-Adresse benötigt.

Weisen Sie dem Storage Server einen eindeutigen Namen zu.

Dieser Name identifiziert den Storage Server im Netzwerk.

en.

Ausführen des Rapid Startup Wizard

Der Rapid Startup Wizard wird nur während der Erstkonfiguration angezeigt. Der Wizard führ t Sie

durch den Konfigurationsprozess.

Der Rapid Startup Wizard führt Sie durch die Konfiguration der folgenden Systemeinstellungen:

• Datum, Zeit und Zeitzone

• Administratoridentität (Benutzername und Kennwort)

• E-Mail-Warnmeldung

• Integrated Lights-Out 2 (iLO 2) Einstellungen

• Simple Network Management Protocol (SNMP) Einstellungen

• Netzwerkschnittstellen

• Servername

HP ProLiant Storage Server 29

Page 30

Für weitere Informationen zu den im Rapid Startup Wizard verfügbaren Konfigurationseinstellungen

klicken Sie auf Hilfe. Es wird das entsprechende Thema der Rapid Startup Wizard Online-Hilfe angezeigt.

Abschluss der S

Nachdem der Sto

weitere Einri

des Storage Servers variieren. Zu diesen können zählen:

• Ausführen von Microsoft Windows Update – HP empfiehlt dringend, dass Sie Microsoft Windows

Update ausführen, um die für Ihre Installation anwendbaren neuesten kritischen Sicherheitsupdates

für den Stora

Anleitunge

Sicherheit

on HP ProLi

• Erstellen und Verwalten von Benutzern und Gruppen – Benutzer- und Gruppeninformationen

und -berechtigungen legen fest, ob ein Benutzer Zugriff auf Dateien erhält. Wenn der Storage

Server inn

Gruppeni

einer Dom

der Domäne gespeichert.

• Beitreten zu Arbeitsgruppen und Domänen – Dies sind zwei Systemumgebungen für Benutzer

und Gruppen. Da Benutzer und Gruppen in einer Domänenumgebung über standardmäßige

Windows

dieses Dokument nur auf lokale Benutzer und Gruppen, die im Storage Server gespeichert u n d

verwaltet werden. Informationen zum Verwalten von Benutzern und Gruppen in einer Domäne

finden Sie in der Domänendokumentation, die au f der Microsoft Website zur Verfügung steht.

• Verwen

NIC-Teaming-Dienstprogramm von HP oder Broadcom ausgestattet. Das Dienstprogramm

ermög

Controller (NIC) Teams in einem Windows-basierten Betriebssystem. Diese Teams bieten

Optionen zur Erhöhung der Fehlertoleranz und des Durchsatzes.

• Akti

Console-Funktion von iLO 2 ist ein Lizenzschlüssel erforderlich. Der Schlüssel befindet sich im

Länderkit im Lieferumfang des Storage Servers. Eine Anleitung zur Aktivierung des Schlüssels

finden Sie im iLO 2 Advanced License Pack.

• Pas

• Installieren von Softwareanwendungen von Drittanbietern – Dazu können beispielsweise

Antivirenprogramme zählen, die Sie installieren.

chtungsaufgaben durchgeführt werden. Die weiteren Schritte können je nach Einsatzszenario

n zum Durchführen der Software-Aktualisierung und zur Installation von Ho t fixes und

s-Patches auf dem Storage Server finden Sie im Dokument Microsoft Software Updates

ant Storage Servers unter h

erhalb einer Arbeitsgruppenumgeb ung eingesetzt wird, werden diese Benutzer- und

nformationen lokal auf dem Gerät gespeichert. Wenn der Storage Server jedoch in

änenumgebung eingesetzt wird, werden die Benutzer- und Gruppeninformationen in

- oder Active Directory-Domänenadministrationsmethoden verwaltet werden, bezieht sich

den von Ethernet NIC-Teaming (optional) – Ausgewählte Modelle sind mit einem

licht Administratoren das Konfigurieren und Überwachen von Ethernet Network Interface

vieren der iLO 2 Advanced-Funktionen mithilfe eines Lizenzschlüssels – Für die Remote

sen Sie die Protokollierung für Systeme, Anwendungen und Sicherheitsereignisse an.

ystemkonfiguration

rage Server physisch eingerichtet und grundlegend konfiguriert wurde, müssen einige

ge Server zu identifizieren, zu prüfen und zu installieren. Hilfestellungen und

ttp://h18006.www1.hp.com/storage/storageservers.html.

30

Installation und Konfiguration des Servers

Page 31

2 Übersicht über die Speicherverwaltung

Dieses Kapitel bietet eine Übersicht über einige Komponenten, die die Speicherstruktur des HP ProLiant

Storage Servers bilden.

Speicherverwaltungselemente

Die Speicheru

• Physische Speicherelemente

• Logische Speicherelemente

• Dateisystem

• Dateifreigabeelemente

Jedes dieser Elemente umfasst die Elemente der vorhergehenden Ebene.

ng weist sich durch vier Hauptunter teilungen aus:

elemente

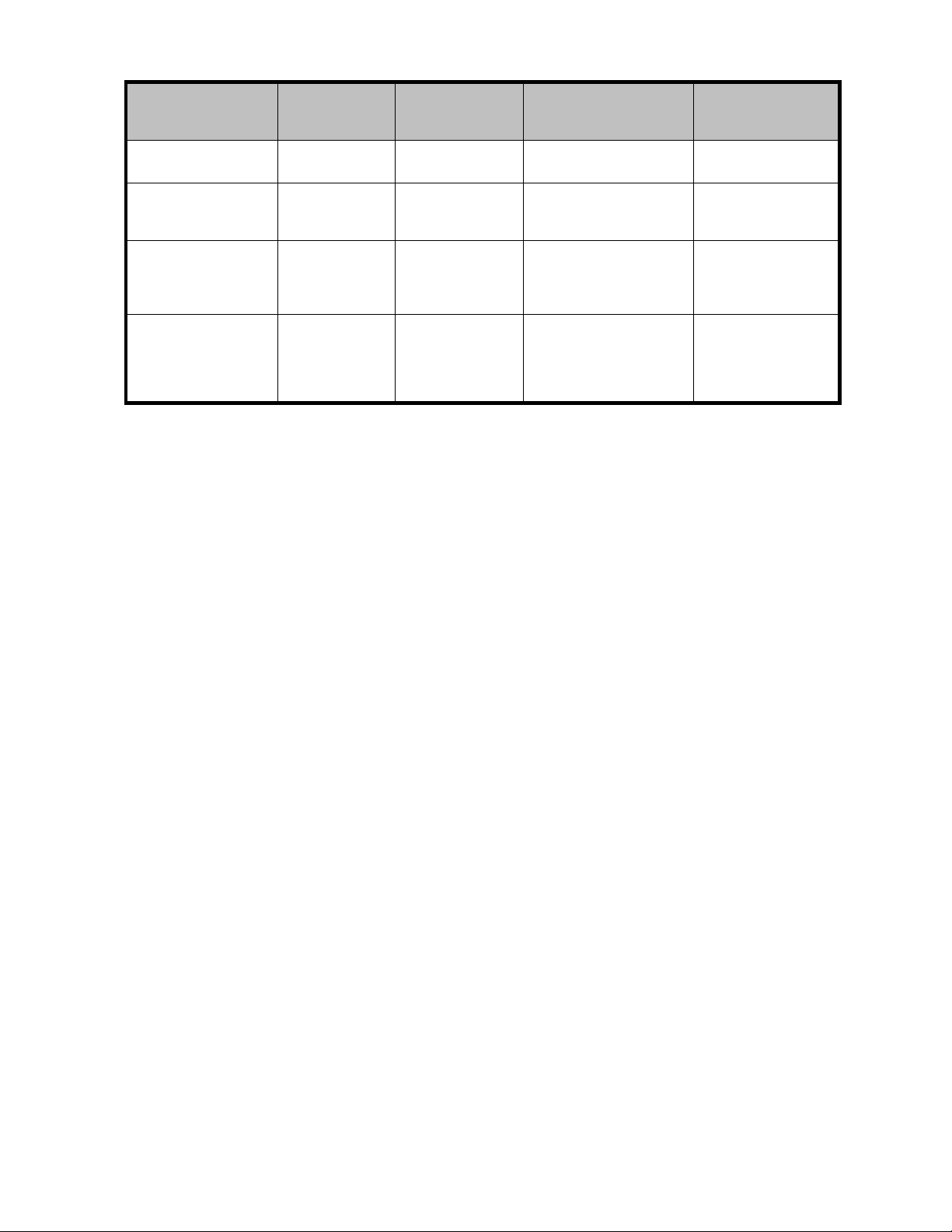

Speicherverwaltungsbeispiel

Abbildung 3 stellt viele der Speicherelemente dar, die für gewöhnlich in einem Speichergerät anzutreffen

sind. Die folgenden Abschnitte bieten einen Überblick über diese Speicherelemente.

HP ProLiant Storage Server 31

Page 32

Storage

Elements

Physical Disks

RAID Arrays

Logical Drives

Selective Storage

Presentaion

Visible Disks

Single Server Cluster Implementation

Logical

Storage

Elements

File

System

Elements

Shadow Copy

Elements

Cluster

Elements

Partitioning

NTFS Volumes

File Folders

Shadow Copies

(Snapshots)

Cluster Physical

Disk Resources

Cluster Virtual

Server Groups

(Network Name)

(IP Address)

(Cluster Admin)

Fault-tolerant

CIFS/SMB and

NFS File Shares

Q:

\Engineering

\Marketing

Q:

from 02/10/03 09:30 \snapshot.0

from 02/10/03 11:30 \snapshot.1

Q:

\Users

\Sales

\Marketing

\Engineering

\Snapshot.0

\Snapshot.1

\Users \Sales \Engineering

CIFS and NFS

File Shares

File

Sharing

Elements

S:

R:

\Marketing

R:

R:

\Users \Sales \Customers

from 02/10/03 09:30 \snapshot.0

from 02/10/03 11:30 \snapshot.1

R:T:S:

\\VirtualServerA

IP Addresss 172.1.1.1.

\Sales

\Marketing

\Engineering

\Snapshot.0

\Snapshot.1

U:

U:

T:

\\VirtualServerA

IP Addresss 172.1.1.2.

\Users

\Customers

gl0044

Abbildung 3 Beispiel zum Speicherverwaltungsprozess

Physische Speicherelemente

nterste Ebene der Speicherverwaltung bildet die Ebene der physischen Laufwerke. Für die beste

Die u

tegie zur Festplattenkonfiguration bilden die folgenden Richtlinien Mindestanforderungen:

Stra

• Analysieren Sie die aktuelle Unternehmens- und Abteilungsstruktur.

• Analysieren Sie die aktuelle Dateiserverstruktur und -umgebung.

nen Sie gründlich, um die beste Konfiguration und Verwendung des Speichers sicherzustellen.

• Pla

• Legen Sie die gewünschten Prioritäten für Fehlertoleranz, Leistung und Speicherkapazität fest.

• Verwenden Sie zum Bestimmen der optimalen Striping-Richtlinie und RAID-Ebene die

festgelegten Systemeigenschaftsprioritäten.

rwenden Sie eine angemessene Anzahl physischer Laufwerke in den Arrays, um logische

• Ve

eicherelemente in den gewünschten Größen zu erstellen.

Sp

32

Übersicht über die Speicherverwaltung

Page 33

Arrays

g

g

Siehe Abbildung 4. Ist ein Array Controller im System i nstalliert, kann die Kapazität mehrerer physischer

Laufwerke (P1-P3) zu einer oder mehreren logischen Einheiten (L1) logisch zusammengefasst werden.

Diese werden als Arrays bezeichnet. Ist dies der Fall, werden die Lese-/Schreibköpfe aller physischen

Laufwerke gleichzeitig aktiviert, wodurch die insgesamt benötigte Zeit für Datenübertragungen drastisch

reduziert wir

d.

HINWEIS:

Abhängig vom Storage Server-Modell ist eine Array-Konfiguration mö glicherweise nicht möglich oder

nötig.

L1

P1 P3P2

l0042

Abbildung 4 Konfigurieren von Arrays aus physischen Laufwerken

Da die Lese-/Schreibköpfe gleichzeitig aktiv sind, wird eine bestimmte Datenmenge in einem gegebenen

Zeitraum nicht nur auf ein, sondern auf alle Laufwerke geschrieben. Jede Dateneinheit entspricht einem

Block. Die über alle physischen Festplatten in einem Array verteilten Blöcke bilden eine Gruppe von

Daten-Stripes (siehe Abbildung 5).

S1

S2

S3

S4

B1

B4

B7

B2

B5

B8

B11B10 B12

B3

B6

B9

l0043

Abbildung 5 RAID 0 (Data Striping) (S1-S4) der Datenblöcke (B1-B12)

Damit die Daten in einem Array lesbar sind, muss die Datenblockfolge in jedem Stripe identisch sein.

Diese Sequenzierung nimmt der Array Controller vor, der die Datenblöcke in der richtigen Reihenfolge an

dieSchreibköpfederLaufwerkesendet.

Als Folge des Striping-Prozesses enthält jede Festplatte in einem vorgegebenen Array dieselbe Anzahl

an Datenblöcken.

HINWEIS:

Weist eine Festplatte eine größere Kapazität als eine andere i n demselben Array auf, wird die

zusätzliche Kapazität verschwendet, da sie vom Array nicht genutzt werden kann.

HP ProLiant Storage Server 33

Page 34

Fehlertoleran

Laufwerksausfälle kommen nur selten vor, haben aber erheblich Folgen. In Abbildung 5,inderein

einfaches Striping verwendet wird, würde beispielsweise der Ausfall nur eines Festplattenlaufwerks zum

Ausfall aller logischen Laufwerke im betreffenden Array und dam it zu Datenverlusten führen.

Um Datenverluste aufgrund von Festplattenausfällen zu verhindern, sollten Storage Server mit einer

Fehlertoleranz konfiguriert werden. HP empfiehlt, die RAID 5-Konfiguration einzuhalten.

In der folgenden Tabelle sind die wichtigsten Merkmale der verschiedenen RAID-Methoden

zusammengefasst, die von den Smar t Array Controllern unterstützt werden. Das Entscheidungsdiagramm

in der folgenden Tabelle kann Sie in verschiedenen Situationen bei der Auswahl der b esten Option

unterstützen.

Tabelle 6 Üb

z

ersicht über die RAID-Methoden

Maximale Anzahl der

Festplatten

Fehlertoleranz bei Ausfall

einer Festplatte?

Fehlertoleranz bei

gleichzeitigem Ausfall

mehrerer Festplatten?

Online-Ersatzlaufwerke

Der Schutz vor Datenverlusten kann noch verbessert werden, indem Sie in einer beliebigen Konfiguration

außer RAID 0 ein Online-Ersatzlaufwerk (oder Ersatzlaufwerk) zuweisen. Dabei handelt es sich um eine

Festplatte ohne Daten, die sich innerhalb desselben Speichersubsystems wie die anderen Laufwerke im

Array befindet. Fällt eine Festplatte im Array aus, kann der Controller d ie Daten, die sich ursprünglich auf

dem ausgefallenen Laufwerk befanden, automatisch auf dem Online-Ersatzlaufwerk wiederherstellen.

Das System gelangt also schnell wieder in den Status echten RAID-Fehlertoleranzschutzes. Wenn RAID

Advanced Data Guarding (ADG) verwendet wird, das zwei Laufwerksausfälle in einem Array unterstützt,

fällt das logische Laufwerk in dem unwahrscheinlichen Fall aus, dass ein drittes Laufwerk in einem Array

ausfällt, während Da ten in das Ersatzlaufwerk geschrieben werden.

RAID 0

Striping (keine

RAID 1+0

Mirroring

Fehlertoleranz)

--

Nein

Nein

Ja Ja Ja

Wenn die

ausgefallenen

Laufwerke nicht

aufeinander

gespiegelt sind

RAID 5

Distributed Data

Guarding

14

Nein

RAID 6 (ADG)

Abhängig vom

Speichersystem

Ja (zwei Laufwerke

können ausfallen)

Logische Speicherelemente

Logische Speicherelemente bestehen aus Komponenten, die die physischen Speicherelemente in

Dateisystemelemente konvertieren. Auf dem Storage Server wird zur Verwaltung der verschiedenen

Datenträgertypen, die dem Dateisystem präsentiert werden, das Windows-Dienstprogramm zur

Datenträgerverwaltung verwendet. Es gibt zwei Arten von LUN-Präsentationen: Basisfestplatte

und dynamische Festplatte. Jeder Typ weist sich durch spezielle Funktionen aus, die verschiedene

Verwaltungstypen ermöglichen.

Logische Laufwerke (LUNs)

Während es sich bei einem Array um eine physische Gruppierung von Festplatten handelt, besteht

ein logisches Laufwerk aus Komponenten, die physische Speicherelemente in Dateisystemelemente

konvertieren.

Beachten Sie, dass eine LUN sich über alle physischen Laufwerke innerhalb eines

Speicher-Controller-Subsystems erstrecken kann, jedoch nicht verschiedene Speicher-Controller-Subsysteme

umfassen kann.

34

Übersicht über die Speicherverwaltung

Page 35

g

Partitionen

A1

L1

L2

A2

L3

L4

L5

l0045

Abbildung 6 Zwei Arrays (A1, A2) und fünf logische Laufwerke (L1 bis L5) , verteilt

über fünf physische Laufwerke

HINWEIS:

Dieser Konfigurationstyp ist nicht auf alle Storage Server übertragbar. Er dient nur als Beispiel.

Wenn Sie Basisfestplatten verwenden, können Sie primäre oder erweiterte Partitionen erstellen.

Partitionen können nur eine LUN umfassen. Wenn Sie dynamische Festplatten verwenden, können

Sie Volumes erstellen, die sich über mehrere LUNs erstrecken. Das Windows-Dienstprogramm zur

Datenträgerverwaltung kann zum Konvertieren von Festplatten in dynamische Festplatten und zurück

in Basisfestplatten verwendet werden. Außerdem verwaltet sie die Datenträger von dynamischen

Festplatten. Weitere Optionen stellten Möglichkeiten zum Löschen, Erweitern, Spiegeln und Reparieren

dieser Elem ente zur Verfügung.

Bei Partitionen handelt es sich entweder um primäre oder um erweiterte Partitionen. Sie können aus nur

einer Basisfestplatte mit höchstens 2 TB bestehen. Basisfestplatten können bis zu vier primäre Partitionen