iPhone OS

Manuale per la

distribuzione nel

settore aziendale

Seconda edizione, per la versione 3.1

o successiva

K

Apple Inc.

© 2009 Apple Inc. Tutti i diritti riservati.

Questo manuale non può essere copiato, interamente

o in parte, senza il consenso scritto di Apple.

Il logo Apple è un marchio di Apple Inc. registrato negli

Stati Uniti e in altri paesi. L’uso del logo Apple “tastiera”

(Opzione-Maiusc-K) per scopi commerciali senza il previo

consenso scritto di Apple può rappresentare una violazione

del marchio e costituire concorrenza sleale in violazione

delle leggi federali e statali.

Ogni sforzo è stato compiuto per garantire che le

informazioni di questo manuale siano accurate. Apple

non è responsabile degli eventuali errori di stampa

o materiali.

Apple

1 Infinite Loop

Cupertino, CA 95014

408-996-1010

www.apple.com

Apple, il logo Apple, Bonjour, iPod, iPod touch, iTunes,

Keychain, Leopard, Mac, Macintosh, il logo Mac, Mac OS,

QuickTime, e Safari sono marchi di Apple Inc., registrati

negli Stati Uniti e in altri paesi.

iPhone è un marchio di Apple Inc.

iTunes Store e App Store sono marchi di servizio di

Apple Inc. registrati negli Stati Uniti e in altri paesi.

MobileMe è un marchio di servizio di Apple Inc.

Altri nomi di società e prodotti qui citati sono marchi

dei rispettivi proprietari. La citazione di prodotti di terze

parti è usata solamente per scopi informativi e non è

intesa a scopo pubblicitario o di raccomandazione

d’uso. Apple non si assume alcuna responsabilità in

merito al funzionamento o all’uso di tali prodotti.

Pubblicato contemporaneamente negli Stati Uniti e in

Canada.

T019-1601/09-2009

Indice

1

Prefazione 6 iPhone nel settore aziendale

6

Novità per le aziende in iPhone OS 3.0 e versione successiva

7

Requisiti di sistema

8

Microsoft Exchange ActiveSync

11

VPN

11

Protezione di network

12

Certificati e identità

12

Account e-mail

12

Server LDAP

12

Server CalDAV

13

Risorse aggiuntive

Capitolo 1 14 Deployment di iPhone e iPod touch

15

Attivare i dispositivi

16

Preparare l’accesso ai servizi del network e ai dati aziendali

20

Determinare le politiche dei codici dei dispositivi

21

Configurare i dispositivi

22

Registrazione e configurazione mediante tecnologia over the air

27

Altre risorse

Capitolo 2 28 Creare e distribuire i profili di configurazione

29

Informazioni su Utility Configurazione iPhone

30

Creare profili di configurazione

41

Modificare i profili di configurazione

41

Installare profili di fornitura e applicazioni

41

Installare i profili di configurazione

44

Rimuovere e aggiornare i profili di configurazione

Capitolo 3 46 Configurare manualmente i dispositivi

46

Impostazioni VPN

50

Impostazioni Wi-Fi

51

Impostazioni di Exchange

56

Installare identità e certificati root

57

Account e-mail aggiuntivi

3

57

Aggiornare e rimuovere i profili

57

Altre risorse

Capitolo 4 58 Distribuire iTunes

58

Installazione di iTunes

60

Attivazione rapida dei dispositivi con iTunes

61

Configurazione delle limitazioni di iTunes

63

Creare un backup di iPhone con iTunes

Capitolo 5 64 Distribuire le applicazioni per iPhone

64

Registrarsi per lo sviluppo di applicazioni

65

Firmare le applicazioni

65

Creare il profilo di fornitura per la distribuzione

65

Installare i profili di fornitura mediante iTunes

66

Installare profili di fornitura con Utility Configurazione iPhone

66

Installare applicazioni mediante iTunes

67

Installare applicazioni con Utility Configurazione iPhone

67

Utilizzare le applicazioni aziendali

67

Disabilitare un’applicazione aziendale

67

Altre risorse

Appendice A 68 Configurazione dei server VPN Cisco

68

Piattaforme Cisco supportate

68

Metodi di autenticazione

69

Gruppi di autenticazione

69

Certificati

70

Impostazioni di IPSec

70

Altre funzionalità supportate

Appendice B 71 Formato dei profili di configurazione

71

Livello base

72

Contenuto del payload

73

Payload password rimozione profilo

73

Payload Politica codice

74

Payload e-mail

76

Payload clip web

76

Restrizioni payload

77

Payload LDAP

77

Payload CalDAV

78

Payload sottoscrizione calendario

78

Payload SCEP

79

Payload APN

80

Payload Exchange

80

Payload di VPN

4

Indice

82

Payload Wi-Fi

85

Esempi di profili di configurazione

Appendice C 89 Script campione

Indice

5

iPhone nel settore aziendale

Impara come integrare iPhone e iPod touch nei sistemi aziendali

Questa guida è destinata agli amministratori di sistema e fornisce informazioni sulla

distribuzione e il supporto di iPhone e iPod touch all’interno degli ambienti aziendali.

Novità per le aziende in iPhone OS 3.0 e versione successiva

iPhone OS 3.x include numerosi miglioramenti, compresi i seguenti potenziamenti

ottimizzati per gli utenti aziendali.

Â

Supporto della sincronizzazione wireless con calendario CalDAV.

Â

Supporto server LDAP per la ricerca di contatti nei messaggi e-mail, nella rubrica

e nei messaggi SMS.

Â

Possibilità di codificare e bloccare i profili di configurazione su un dispositivo in

modo che possano essere rimossi solo inserendo una password amministratore.

Â

Adesso Utility Configurazione iPhone consente di aggiungere e rimuovere i profili di

configurazione codificati direttamente sui dispositivi collegati al computer via USB.

Â

Supporto del protocollo OCSP (Online Certificate Status Protocol) per la revoca dei

certificati.

Â

Supporto delle connessioni VPN su richiesta, basate su certificato.

Â

Supporto della configurazione proxy VPN mediante profilo di configurazione e server

VPN.

Â

Possibilità per gli utenti Microsoft Exchange di invitare gli altri utenti alle riunioni.

Possibilità per gli utenti Microsoft Exchange 2007 di visualizzare lo stato della risposta.

Â

Supporto dell’autenticazione mediante certificato di client Exchange ActiveSync.

Â

Supporto delle politiche EAS aggiuntive, insieme al protocollo 12.1 EAS.

Â

Disponibilità di ulteriori restrizioni al dispositivo, compresa la possibilità di specificare il

periodo di tempo durante il quale il dispositivo può rimanere senza blocco, la possibilità

di disabilitare la fotocamera e di impedire agli utenti di scattare un’istantanea dello

schermo del dispositivo.

Prefazione

6

Â

Possibilità di effettuare ricerche nei messaggi e-mail locali e negli eventi calendario.

Per IMAP, MobileMe e Exchange 2007, possibilità di effettuare ricerche anche nei

messaggi e-mail che si trovano sul server.

Â

Possibilità di indicare cartelle e-mail aggiuntive per la consegna dei messaggi e-mail

push.

Â

Possibilità di specificare le impostazioni proxy APN utilizzando un profilo di

configurazione.

Â

Possibilità di installare i clip web utilizzando un profilo di configurazione.

Â

Supporto di 02.1x EAP-SIM.

Â

Possibilità di autenticare e registrare i dispositivi “over the air”, utilizzando un server

SCEP (Simple Certificate Enrollment Protocol).

Â

Possibilità di utilizzare iTunes per archiviare i backup del dispositivo in formato codificato.

Â

Adesso Utility Configurazione iPhone supporta la creazione di profili mediante scripting.

Requisiti di sistema

Questa sezione contiene una panoramica dei requisiti del sistema e dei vari componenti

disponibili per l’integrazione di iPhone e iPod touch con i sistemi aziendali.

iPhone e iPod touch

I dispositivi iPhone e iPod touch che utilizzi con il network aziendale devono essere

aggiornati con iPhone OS 3.0 o versione successiva.

iTunes

Per procedere alla configurazione di un dispositivo, è necessario disporre di iTunes 8.2 o

versione successiva. Questa versione è necessaria anche per installare gli aggiornamenti

software per iPhone o iPod touch, installare applicazioni e sincronizzare musica, video,

note o altri dati con Mac o PC.

Per utilizzare iTunes, è necessario un Mac o un PC che disponga di una porta USB 2.0

e soddisfi i requisiti minimi elencati sul sito web di iTunes. Consulta

www.apple.com/it/itunes/download/.

Utility Configurazione iPhone

Puoi utilizzare Utility Configurazione iPhone per creare, codificare e installare i profili di

configurazione, per individuare e installare profili di fornitura e applicazioni autorizzate

e per acquisire informazioni sul dispositivo, come i resoconti della console. Per creare

profili di configurazione per dispositivi con iPhone OS 3.1 o versione successiva, devi

utilizzare Utility Configurazione iPhone 2.1 o versione successiva.

Utility Configurazione iPhone richiede uno dei seguenti sistemi:

Â

Mac OS X v10.5 Leopard

Â

Windows XP Service Pack 3 con .NET Framework 3.5 Service Pack 1

Prefazione

iPhone nel settore aziendale

7

Â

Windows Vista Service Pack 1 con .NET Framework 3.5 Service Pack 1

Utility Configurazione iPhone funziona a 32 bit sulle versioni di Windows a 64 bit.

Puoi scaricare il programma di installazione di .Net Framework 3.5 Service Pack 1 da:

http://www.microsoft.com/downloads/details.aspx?familyid=ab99342f-5d1a-413d-831981da479ab0d7

L’utility ti consente di creare un messaggio in Outlook con un profilo di configurazione

come allegato. Inoltre, puoi assegnare nomi utente e indirizzi e-mail dalla tua rubrica ai

dispositivi che hai connesso all’utility. Entrambe le funzionalità richiedono Outlook e

non sono compatibili con Outlook Express. Per utilizzare tali funzionalità su computer

con Windows XP, potrebbe essere necessario installare 2007 Microsoft Office System

Update: Redistributable Primary Interop Assemblies. È necessario se Outlook è stato

installato prima di .NET Framework 3.5 Service Pack 1.

Il programma di installazione di Primary Interop Assemblies è disponibile su:

http://www.microsoft.com/downloads/details.aspx?FamilyID=59daebaa-bed4-4282a28c-b864d8bfa513

Microsoft Exchange ActiveSync

iPhone e iPod touch supportano le seguenti versioni di Microsoft Exchange:

Â

Exchange ActiveSync for Exchange Server (EAS) 2003 Service Pack 2

Exchange ActiveSync per Exchange Server (EAS) 2007

Come supporto alle politiche e alle funzionalità di Exchange 2007, è necessario

Service Pack 1.

Politiche di Exchange ActiveSync supportate

Sono supportate le seguenti politiche di Exchange:

Imponi password su dispositivo

Lunghezza minima password

Numero massimo di tentativi di inserimento della password

Richiedi l’uso di numeri e lettere

Tempo di inattività in minuti

Sono supportate anche le seguenti politiche di Exchange 2007:

Consenti o proibisci password semplici

Scadenza password

Cronologia password

Intervallo di aggiornamento della politica

Numero minimo di caratteri complessi nella password

8 Prefazione

iPhone nel settore aziendale

Richiedi sincronizzazione manuale quando in roaming

Consenti fotocamera

Richiedi codificazione del dispositivo

Per una descrizione di queste politiche, consulta la documentazione di Exchange

ActiveSync.

La politica Exchange per richiedere la codificazione del dispositivo

(RequireDeviceEncryption) è supportata su iPhone 3GS e iPod touch (modelli

autunno 2009 con 32 GB o superiore). iPhone, iPhone 3G gli altri modelli di

iPod touch non supportano la codificazione del dispositivo e non possono

essere connessi a un server Exchange che richiede tale codifica.

Abilitando la politica “Richiedi l’uso di numeri e lettere” su Exchange 2003 o la politica

“Richiedi password alfanumerica” su Exchange 2007, l’utente dovrà inserire un codice

per iPhone che contenga almeno un carattere complesso.

Il valore specificato dalla politica di tempo di inattività (MaxInactivityTimeDeviceLock

o AEFrequencyValue) viene utilizzata per impostare il valore massimo che gli utenti

possono selezionare da Impostazioni > Generale > Blocco automatico e da Impostazioni

> Generale > Blocco con codice > Richiedi codice.

Ripulitura remota

Se necessario, puoi ripulire i contenuti di un dispositivo iPhone o iPod touch. Questa

operazione permette di rimuovere tutti i dati e le informazioni di configurazione presenti

sul dispositivo, ripristinando le impostazioni originali di fabbrica.

Importante: su iPhone e iPhone 3G, l’inizializzazione sovrascrive i dati sul dispositivo e può

impiegare circa un’ora per ogni 8 GB di capacità del dispositivo. Prima di inizializzare, collega

il dispositivo a una fonte di alimentazione. Se il dispositivo si spegne perché la batteria è

scarica, il processo di inizializzazione riprende non appena il dispositivo viene collegato

all’alimentatore. Su iPhone 3GS, l’inizializzazione rimuove la chiave di codificazione dei

dati (che è codificata con un crittografia AES a 256 bit) e il processo è immediato.

Con Exchange Server 2007, puoi avviare una ripulitura remota mediante la console di

gestione di Exchange, Outlook Web Access o lo strumento web per l’amministrazione

mobile di Exchange ActiveSync.

Con Exchange Server 2003, puoi avviare una ripulitura remota mediante lo strumento

web per l’amministrazione mobile di Exchange ActiveSync.

Gli utenti possono ripulire i propri dispositivi scegliendo “Cancella contenuto e

impostazioni” dal menu Ripristina delle impostazioni Generali. I dispositivi possono

essere inoltre configurati per iniziare automaticamente a ripulire dopo una serie di

tentativi di inserimento del codice errati.

Prefazione iPhone nel settore aziendale 9

Se esegui il recupero di un dispositivo che è stato inizializzato poiché era stato smarrito,

utilizza iTunes per recuperare la copia di backup più recente del dispositivo.

Microsoft Direct Push

Exchange ActiveSync invia e-mail, contatti ed eventi del calendario automaticamente a

iPhone se è disponibile una connessione dati cellulare o Wi-Fi. iPod touch non dispone

di una connessione cellulare, quindi può ricevere le notifiche push solo quando è

acceso e collegato a un network Wi-Fi.

Microsoft Exchange Autodiscovery

Il servizio Autodiscover di Exchange Server 2007 è supportato. Durante la configurazione

manuale di iPhone o iPod touch, Autodiscover utilizza il tuo indirizzo e-mail e la

tua password per determinare automaticamente le informazioni corrette del server

Exchange. Per informazioni sull’abilitazione del servizio Autodiscover, vai su

http://technet.microsoft.com/en-us/library/cc539114.aspx.

Elenco indirizzi globale di Microsoft Exchange

iPhone e iPod touch ricevono le informazioni sui contatti dall’elenco indirizzi aziendale

del server Exchange. È possibile accedere a questa directory durante la ricerca in

Contatti; inoltre, l’accesso avviene automaticamente per il completamento degli

indirizzi e-mail mentre vengono digitati.

Funzionalità aggiuntive di Exchange ActiveSync supportate

Oltre alle funzionalità e alle proprietà già descritte, iPhone supporta:

Creazione di inviti calendario. Con Microsoft Exchange 2007, puoi anche visualizzare

lo stato delle risposte agli inviti.

Impostazione dello stato degli inviti su libero, occupato, provvisorio o fuori sede

per gli eventi calendario.

Ricerca dei messaggi e-mail sul server. Richiede Microsoft Exchange 2007.

Autenticazione mediante certificato client Exchange ActiveSync.

Funzionalità di Exchange ActiveSync non supportate

Alcune funzionalità di Exchange non sono supportate; ad esempio:

Gestione delle cartelle

Apertura di collegamenti nei messaggi e-mail a documenti archiviati su server Sharepoint

Sincronizzazione delle attività

Impostazione di un messaggio di risposta “fuori ufficio” automatico

Contrassegno di messaggi per il completamento

10 Prefazione iPhone nel settore aziendale

VPN

iPhone e iPod touch possono funzionare con server VPN che supportano i seguenti

protocolli e metodi di autenticazione:

L2TP/IPSec con autenticazione utente mediante password MS-CHAPV2, RSA SecurID

e CryptoCard e autenticazione computer mediante chiave condivisa.

PPTP con autenticazione utente mediante password MS-CHAPV2, RSA SecurID

e CryptoCard.

Cisco IPSec con autenticazione utente tramite password, RSA SecurID o CryptoCard, e

autenticazione computer mediante chiave condivisa e certificati. Per ulteriori consigli

sulla configurazione e per un elenco dei server VPN Cisco compatibili, consulta

l’appendice A.

Cisco IPSec con autenticazione mediante certificato supporta la tecnologia “VPN su

richiesta” per i domini specificati durante la configurazione. Consulta “Impostazioni

VPN” a pagina 35 per ulteriori dettagli.

Protezione di network

iPhone e iPod touch supportano i seguenti standard di protezione per network wireless

802.11i definiti da Wi-Fi Alliance:

WEP

WPA-Personal

WPA-Enterprise

WPA2-Personal

WPA2-Enterprise

Inoltre, iPhone e iPod touch supportano i seguenti metodi di autenticazione 802.1X

per network WPA-Enterprise e WPA2-Enterprise:

EAP-TLS

EAP-TTLS

EAP-FAST

EAP-SIM

PEAP v0, PEAP v1

LEAP

Prefazione iPhone nel settore aziendale 11

Certificati e identità

iPhone e iPod touch possono utilizzare i certificati X.509 con chiavi RSA. Vengono

riconosciute le estensioni .cer, .crt e .der. Le valutazioni di catene certificati vengono

eseguite con Safari, Mail, VPN e altre applicazioni.

iPhone e iPod touch possono utilizzare documenti P12 (PKCS #12 standard) che

contengono esattamente un’identità. Vengono riconosciute le estensioni .p12 e .pfx.

Una volta installata un’identità, l’utente riceve la richiesta di inserire una frase chiave

per la sua protezione.

I certificati necessari per stabilire la catena certificati a un certificato root attendibile

possono essere installati manualmente o utilizzando i profili di configurazione. Non è

necessario aggiungere i certificati root forniti sul dispositivo da Apple. Per visualizzare

l’elenco dei certificati root di sistema preinstallati, consulta l’articolo del supporto Apple

all’indirizzo http://support.apple.com/kb/HT3580.

È possibile installare i certificati in modalità sicura “over the air” mediante SCEP.

Per ulteriori informazioni, consulta “Panoramica del processo di registrazione

autenticata e configurazione” a pagina 23.

Account e-mail

iPhone e iPod touch supportano le soluzioni standard per posta e-mail IMAP4 e POP3 su

un’ampia gamma di piattaforme server, tra cui Windows, UNIX, Linux e Mac OS X. Puoi

utilizzare anche il protocollo IMAP per accedere alle e-mail degli account Exchange oltre

all’account Exchange che utilizzi con la tecnologia push.

Quando un utente effettua una ricerca nei propri messaggi e-mail, può continuare la

ricerca sul server di posta. Tale opzione funziona con Microsoft Exchange Server 2007

e con la maggior parte degli account IMAP.

Le informazioni relative all’account dell’utente, compresi ID utente e password Exchange,

vengono archiviate in modo sicuro sul dispositivo.

Server LDAP

iPhone e iPod touch recuperano le informazioni di contatto delle directory aziendali del

server LDAPv3 della tua azienda. Puoi accedere alle directory quando cerchi in Contatti;

inoltre, l’accesso è automatico per il completamento degli indirizzi e-mail durante la

digitazione.

Server CalDAV

iPhone e iPod touch sincronizzano i dati del calendario con il server CalDAV aziendale. Le

modifiche al calendario vengono aggiornate periodicamente tra il dispositivo e il server.

12 Prefazione iPhone nel settore aziendale

Puoi anche sottoscrivere calendari di sola lettura, come calendari di vacanze o di

programmazione di un collega.

Gli account CalDAV non supportano la creazione e l’invio di nuovi inviti calendario

da un dispositivo.

Risorse aggiuntive

Oltre a quelle contenute in questa guida, puoi trovare ulteriori informazioni utili nelle

pubblicazioni e nei siti web seguenti:

Pagina web di iPhone nel settore aziendale, all’indirizzo

www.apple.com/it/iphone/enterprise/

Panoramica dei prodotti per Microsoft Exchange all’indirizzo

http://technet.microsoft.com/en-us/library/bb124558.aspx

Deployment di Exchange ActiveSync, all’indirizzo

http://technet.microsoft.com/en-us/library/aa995962.aspx

Libreria di documentazione tecnica di Microsoft Exchange 2003 all’indirizzo

http://technet.microsoft.com/en-us/library/bb123872(EXCHG.65).aspx

Gestione della sicurezza di Exchange ActiveSync, all’indirizzo

http://technet.microsoft.com/en-us/library/bb232020(EXCHG.80).aspx

Pagina web Wi-Fi for Enterprise all’indirizzo www.wi-fi.org/enterprise.php

Connettività VPN di iPhone ai dispositivi di sicurezza adattativi Cisco (ASA) su

www.cisco.com/en/US/docs/security/vpn_client/cisco_vpn_client/iPhone/2.0/

connectivity/guide/iphone.html

Manuale Utente di iPhone, disponibile per il download su

www.apple.com/it/support/iphone/. Per visualizzare il manuale su iPhone, tocca il

preferito “Manuale Utente di iPhone” in Safari o vai su http://help.apple.com/iphone/.

Tour guidato di iPhone su www.apple.com/it/iphone/guidedtour/

Manuale Utente di iPod touch, disponibile per il download su

www.apple.com/it/support/ipodtouch. Per visualizzate il manuale su iPod touch, tocca

“Manuale Utente di iPod touch” in Safari o vai su http://help.apple.com/ipodtouch/.

Tour guidato di iPod touch su www.apple.com/it/ipodtouch/guidedtour/

Prefazione iPhone nel settore aziendale 13

1 Deployment di iPhone

e iPod touch

1

Questo capitolo contiene una panoramica su come effettuare

il deployment di iPhone e iPod touch all’interno di un’azienda.

iPhone e iPod touch sono progettati per integrarsi facilmente con sistemi aziendali quali

Microsoft Exchange 2003 e 2007, network wireless sicuri basati sui protocolli 802.1X e

network privati virtuali Cisco IPSec. Come avviene per qualsiasi soluzione aziendale,

una buona pianificazione e la comprensione delle opzioni disponibili per la distribuzione rendono questa operazione più facile ed efficiente per amministratori e utenti.

Durante la pianificazione della distribuzione di iPhone e iPod touch, è necessario considerare quanto segue:

In che modo sarà attivato l’uso di servizi cellulari wireless sui dispositivi iPhone aziendali?

A quali servizi di network, applicazioni e dati aziendali dovranno accedere gli utenti?

Quali politiche desideri impostare sui dispositivi al fine di proteggere i dati aziendali

riservati?

Desideri configurare manualmente i singoli dispositivi o utilizzare un processo

semplificato per la configurazione di un grande numero di apparecchi?

14

Le specifiche relative ad ambiente aziendale, politiche IT e operatore wireless e i requisiti

di elaborazione e comunicazione hanno effetto sul modo in cui è possibile personalizzare

la strategia di distribuzione.

Attivare i dispositivi

Prima di poter essere utilizzato per effettuare e ricevere chiamate, inviare messaggi

di testo o connettersi a un network dati cellulare, ogni iPhone deve essere attivato

dal proprio gestore wireless. Contatta l’operatore per informazioni sulle tariffe per voce

e dati e istruzioni di attivazione per i clienti del settore consumer e aziendali.

Tu o l’utente dovete installare una scheda SIM all’interno di iPhone. Quindi, per completare il processo di attivazione, iPhone deve essere connesso a un computer dotato di

iTunes. Se la scheda SIM è già attiva, iPhone è pronto per essere usato; in caso contrario, iTunes ti guida attraverso il processo di attivazione di una nuova linea di servizio.

Anche se attualmente non è disponibile alcun servizio cellulare o scheda SIM per

iPod touch, per poterlo sbloccare questo deve essere collegato a un computer su

cui è installato iTunes.

Poiché è richiesto l’utilizzo di iTunes per completare il processo di attivazione di iPhone

e iPod touch, devi decidere se desideri installare iTunes sul computer Mac o sul computer PC di ciascun utente o se preferisci completare personalmente l’operazione per ogni

dispositivo utilizzando iTunes sul tuo computer.

Dopo l’attivazione, non è necessario usare iTunes per utilizzare il dispositivo con i sistemi

aziendali, ma è necessario utilizzarlo per eseguire la sincronizzazione di musica, video e

preferiti del browser web con il computer. Inoltre, iTunes è necessario anche per scaricare

e installare gli aggiornamenti software per i dispositivi e installare le applicazioni aziendali.

Per ulteriori informazioni sull’attivazione di dispositivi e sull’utilizzo di iTunes, consulta

il capitolo 4.

Capitolo 1 Deployment di iPhone e iPod touch 15

Preparare l’accesso ai servizi del network e ai dati aziendali

Il software iPhone OS 3.0 consente l’invio sicuro di messaggi e-mail, contatti e calendari

push verso le soluzioni Microsoft Exchange Server 2003 o 2007 esistenti, oltre a rafforzare

le politiche relative a GAL (Global Address Lookup), Remote Wipe (cancellazione remota)

e codice del dispositivo. Il software permette anche agli utenti di connettersi in modo

sicuro alle risorse aziendali tramite network wireless WPA Enterprise e WPA2 Enterprise

che utilizzano l’autenticazione wireless 802.1X e/o tramite VPN che utilizzano i protocolli

PPTP, LT2P su IPSec o Cisco IPSec.

Se la società non utilizza Microsoft Exchange, gli utenti possono usare comunque i propri

iPhone o iPod touch per sincronizzare le informazioni in modalità wireless con la maggior

parte dei server e dei servizi basati sugli standard POP o IMAP. Inoltre, essi possono utilizzare iTunes per sincronizzare gli eventi del calendario e i contatti con iCal e Address Book

per Mac OS X o con Microsoft Outlook su un PC. Per l’accesso wireless a calendari e

directory, sono supportati CalDAV e LDAP.

Per determinare i servizi del network a cui gli utenti potranno accedere, consulta le

informazioni contenute nei paragrafi seguenti.

Microsoft Exchange

iPhone comunica direttamente con il server Microsoft Exchange tramite il protocollo

Microsoft EAS (Exchange ActiveSync). Exchange ActiveSync gestisce una connessione tra il

server Exchange e iPhone in modo da aggiornare immediatamente iPhone quando viene

ricevuto un nuovo messaggio e-mail o un invito a una riunione. iPod touch non dispone di

una connessione cellulare, pertanto può ricevere le notifiche push solo quando è acceso e

collegato a un network Wi-Fi.

Se la società supporta Exchange ActiveSync su Exchange Server 2003 o Exchange Server

2007, i servizi necessari sono già disponibili. Per Exchange Server 2007, assicurati che sia

installato Client Access Role (Ruolo Accesso client). Per Exchange Server 2003, assicurati

di aver abilitato Outlook Mobile Access (OMA).

Se disponi di un server Exchange, ma la società ha appena iniziato a usare Exchange

ActiveSync, consulta le informazioni contenute nei paragrafi successivi.

Configurazione di un network

Verifica che la porta 443 del firewall sia aperta. Se la società utilizza Outlook Web Access,

molto probabilmente la porta 443 è già aperta.

Controlla che il certificato di un server sia installato sul server frontale di Exchange e

attiva solo l’autenticazione di base, nelle proprietà del metodo di autenticazione, per

richiedere una connessione SSL alla directory Microsoft Server ActiveSync dei tuoi IIS.

Quando utilizzi un server Microsoft ISA (Internet Security and Acceleration), verifica

che sia installato un certificato server e aggiorna il DNS pubblico affinché sia in grado

di risolvere correttamente le connessioni in entrata.

16 Capitolo 1 Deployment di iPhone e iPod touch

Assicurati che il DNS del network restituisca al server Exchange ActiveSync un singolo

indirizzo indirizzabile dall’esterno per i client intranet e Internet. Questo requisito è necessario per fare in modo che il dispositivo possa utilizzare lo stesso indirizzo IP per comunicare con il server quando sono attivi entrambi i tipi di connessione.

Se utilizzi un server ISA, crea un web listener e una regola di pubblicazione accesso

per i client web Exchange. Per ulteriori informazioni, consulta la documentazione

Microsoft.

Per tutti i firewall e i dispositivi del network, imposta su 30 minuti il timeout di sessione

inattiva. Per informazioni su heartbeat e intervalli di timeout, consulta la documentazione di Microsoft Exchange su

Configurazione degli account Exchange

Abilita Exchange ActiveSync per utenti o gruppi specifici che utilizzano il servizio Active

Directory. In Exchange Server 2003 ed Exchange Server 2007, vengono abilitati di default

su tutti i dispositivi portatili a livello organizzativo. Per Exchange Server 2007, consulta la

documentazione relativa alla configurazione dei destinatari nella Console Gestione di

Exchange.

Configura le funzionalità mobili, le politiche e le impostazioni di protezione dei

dispositivi mediante il Gestore di sistema di Exchange. Per Exchange Server 2007,

ciò è possibile tramite la Console Gestione di Exchange.

Scarica e installa lo strumento Microsoft Exchange ActiveSync Mobile Administration

Web Tool, necessario per eseguire operazioni di pulitura remota. In Exchange Server

2007, la pulitura remota può essere avviata anche mediante Outlook Web Access o

tramite la Console Gestione di Exchange.

http://technet.microsoft.com/en-us/library/cc182270.aspx.

Network Wi-Fi WPA/WPA2 Enterprise

Il supporto di WPA Enterprise e WPA2 Enterprise garantisce che i network wireless

aziendali siano accessibili in modo sicuro da iPhone e iPod touch. WPA/WPA2 Enterprise utilizza la crittografia AES a 128 bit, un collaudato metodo di codificazione basato

sull’uso di blocchi e che fornisce un elevato livello di protezione per i dati aziendali.

Grazie al supporto dell’autenticazione 802.1X, iPhone e iPod touch possono essere integrati

in un’ampia gamma di ambienti server RADIUS. Sono supportati i metodi di autenticazione

wireless 802.1X, tra cui EAP-TLS, EAP-TTLS, EAP-FAST, PEAPv0, PEAPv1 e LEAP.

Configurare un network WPA/WPA2 Enterprise

Verifica la compatibilità dei dispositivi del network e seleziona un tipo di autenticazione

(tipo EAP) supportato da iPhone e iPod touch. Assicurati che 802.1X sia attivato sul server di autenticazione e se necessario installa un certificato server, quindi assegna a utenti

e gruppi le autorizzazioni di accesso al network.

Configura i punti di accesso wireless per l’autenticazione 802.1X e inserisci le informa-

zioni relative ai corrispondenti server RADIUS.

Capitolo 1 Deployment di iPhone e iPod touch 17

Verifica la distribuzione 802.1X con un Mac o un PC per assicurarti che l’autenticazione

RADIUS sia configurata correttamente.

Se prevedi di utilizzare l’autenticazione basata su certificati, verifica che l’infrastruttura

di chiavi pubbliche sia configurata in modo da supportare dispositivi e certificati utente

con il relativo processo di distribuzione delle chiavi.

Controlla la compatibilità del formato dei certificati con il dispositivo e con il server di

autenticazione. Per informazioni sui certificati, consulta “Certificati e identità” a pagina 12.

Network privati virtuali

L’accesso protetto ai network privati è supportato su iPhone e iPod touch tramite i

protocolli per i network privati virtuali Cisco IPSec, L2TP su IPSec e PPTP. Se l’organizzazione supporta uno di questi protocolli, per utilizzare i dispositivi con l’infrastruttura

della VPN non è necessario eseguire alcuna ulteriore configurazione o installazione

di applicazioni di terze parti.

Le distribuzioni Cisco IPSec possono sfruttare i vantaggi offerti dall’autenticazione basata

su certificati tramite i certificati digitali standard x.509. Inoltre, l’autenticazione mediante

certificato ti consente di sfruttare “VPN su richiesta”, che fornisce accesso wireless sicuro e

continuo al network aziendale.

Per l’autenticazione basata su due token, iPhone e iPod touch supportano RSA SecurID e

CryptoCard. Durante la creazione di una connessione a una VPN, gli utenti possono inserire i propri PIN e le proprie password monouso generate mediante token direttamente

sul dispositivo. Per ulteriori consigli sulla configurazione e per un elenco dei server VPN

Cisco compatibili, consulta l’appendice A.

iPhone e iPod touch supportano anche l’autenticazione mediante una chiave condivisa

per distribuzioni Cisco IPSec e L2TP su IPSec, oltre a MS-CHAPv2 per l’autenticazione

base tramite nome utente e password.

È supportata anche la configurazione automatica di “Proxy VPN” (PAC e WPAD), che ti

consente di specificare le impostazioni del server proxy per accedere a URL specifici.

Linee guida per la configurazione di una VPN

iPhone è in grado di integrarsi con la maggior parte dei network VPN con il minimo

impegno di configurazione per abilitarne l’accesso al proprio network. Il modo migliore

per prepararsi alla distribuzione consiste nel verificare che i protocolli VPN aziendali e i

metodi di autenticazione esistenti siano supportati da iPhone.

Verifica la compatibilità con gli standard dai concentratori della VPN. Spesso è utile

anche rivedere il percorso di autenticazione verso il server RADIUS o di autenticazione

per assicurarsi che gli standard supportati da iPhone siano abilitati nella propria implementazione.

Contatta i fornitori di soluzioni per accertarti che le attrezzature e il software impiegati

dispongano dei più recenti aggiornamenti di protezione e di firmware.

18 Capitolo 1 Deployment di iPhone e iPod touch

Se desideri configurare delle impostazioni proxy per un URL specifico, posiziona un

documento PAC su un server web accessibile con impostazioni VPN di base e assicurati che sia servito da un tipo MIME application/x-ns-proxy-autoconfig. In alternativa,

configura il DNS o DHCP per fornire la posizione di un documento WPAD su un server accessibile in modo simile.

E-mail IMAP

Se la società non utilizza Microsoft Exchange, è comunque possibile implementare una

soluzione e-mail sicura e basata su standard utilizzando un server di posta elettronica

in grado di supportare il protocollo IMAP e configurato in modo da richiedere l’autenticazione dell’utente e l’uso del protocollo SSL. Per esempio, puoi accedere alla posta su

Lotus Notes/Domino o Novell GroupWise utilizzando questa tecnica. I server possono

essere ubicati all’interno di un subnetwork DMZ, dietro un firewall aziendale o in una

loro combinazione.

Tramite SSL, iPhone e iPod touch supportano la crittografia a 128 bit e i certificati X.509

emessi dalle principali autorità di certificazione. Essi supportano anche i metodi di

autenticazione dettagliata tra cui lo standard MD5 Challenge-Response e NTLMv2.

Linee guida per la configurazione di network IMAP

Per garantire una maggiore protezione, installa sul server un certificato digitale rila-

sciato da una CA (autorità di certificazione) considerata attendibile. L’installazione

di un certificato emesso da una CA è un passo importante per garantire che il server

proxy sia un’entità considerata attendibile nell’ambito dell’infrastruttura aziendale.

Consulta “Impostazioni delle credenziali” a pagina 39 per informazioni sull’installazione dei certificati su iPhone.

Per consentire ai dispositivi iPhone e iPod touch di ricevere messaggi e-mail dal server,

apri la porta 993 nel firewall e assicurati che il server proxy sia impostato in modo da

utilizzare IMAP su SSL.

Per consentire ai dispositivi di inviare messaggi e-mail, devono essere aperte le porte

587, 465 o 25. La porta 587 viene usata per prima e rappresenta la scelta migliore.

Directory LDAP

iPhone OS 3.0 o versione successiva ti consente di accedere ai server directory basati sullo

standard LDAP. Questo ti consente di aggiungere una directory a indirizzo globale o altre

informazioni simili all’elenco GAL (Elenco indirizzi globale) di Microsoft Exchange.

Quando sul dispositivo viene configurato un account LDAP, il dispositivo cerca l’attributo

namingContexts al livello root del server per identificare la base di ricerca di default.

Di default, l’ambito di ricerca è impostato al livello del sottoalbero.

Capitolo 1 Deployment di iPhone e iPod touch 19

Calendari CalDAV

Il supporto CalDAV in iPhone OS 3.0 o versione successiva può essere utilizzato per fornire calendari globali e programmazioni per organizzazioni che non utilizzano Microsoft

Exchange. iPhone funziona con server calendario che supportano lo standard CalDAV.

Calendari sottoscritti

Se desideri pubblicare dei calendari di sola lettura di eventi aziendali, come vacanze o

programmazioni di eventi speciali, iPhone può sottoscrivere dei calendari e visualizzare

le informazioni accanto ai calendari Microsoft Exchange e CalDAV. iPhone funziona con

documenti calendario nel formato standard iCalendar (.ics).

Un modo facile di distribuire i calendari sottoscritti agli utenti, consiste nell’inviare URL

completamente qualificati utilizzando un SMS o un messaggio e-mail. Quando l’utente

tocca il link, iPhone chiederà di iscriversi al calendario specificato.

Applicazioni aziendali

Se prevedi di distribuire applicazioni aziendali per iPhone e iPod touch, puoi installarle

sui dispositivi mediante “Utility Configurazione iPhone” o iTunes. Una volta distribuita

un’applicazione sui dispositivi degli utenti, l’aggiornamento di tale applicazione sarà

più semplice se ogni utente dispone di iTunes installato sul proprio Mac o PC.

OCSP (Online Certificate Status Protocol)

Quando fornisci certificati digitali per iPhone, considera l’ipotesi di emetterli in modo

che siano abilitati per il protocollo OCSP. Questo consente al dispositivo di chiedere al

server OCSP se il certificato è stato revocato prima di utilizzarlo.

Determinare le politiche dei codici dei dispositivi

Dopo aver deciso a quali servizi del network e dati gli utenti dovranno poter accedere,

devi stabilire le politiche da implementare per i codici dei dispositivi.

L’obbligo di impostare dei codici sul proprio dispositivo è consigliato per le aziende in cui

l’accesso a network, sistemi o applicazioni non richiede alcuna password o token di autenticazione. Se utilizzi l’autenticazione basata su certificati per un network 802.1X o una VPN

Cisco IPSec, oppure se l’applicazione aziendale registra le credenziali di accesso, è necessario richiedere agli utenti di impostare un codice del dispositivo con un periodo di timeout

breve, in modo da evitare che un dispositivo smarrito o sottratto indebitamente possa

essere impiegato senza il relativo codice.

20 Capitolo 1 Deployment di iPhone e iPod touch

Le politiche possono essere impostate su iPhone e iPod touch in uno dei due modi

descritti di seguito. Se il dispositivo è configurato in modo da accedere a un account

Microsoft Exchange, le politiche di Exchange ActiveSync vengono inviate al dispositivo

tramite un collegamento wireless. Ciò permette di imporre e aggiornare le politiche

senza alcuna azione da parte dell’utente. Per informazioni sulle politiche EAS, consulta

“Politiche di Exchange ActiveSync supportate” a pagina 8.

Se la società non utilizza Microsoft Exchange, puoi impostare politiche simili sui dispositivi mediante la creazione di profili di configurazione. Quando modifichi una politica,

devi pubblicare o inviare il profilo aggiornato agli utenti oppure installare il profilo con

“Utility Configurazione iPhone”. Per informazioni sulle politiche di codice del dispositivo, consulta “Impostazioni dei codici” a pagina 33.

Se utilizzi Microsoft Exchange, puoi integrare le politiche Exchange ActiveSync (EAS)

utilizzando anche politiche di configurazione. Questo può fornire accesso alle politiche

non disponibili, ad esempio in Microsoft Exchange 2003 o consentire di definire politiche specifiche per iPhone.

Configurare i dispositivi

A questo punto devi decidere come procedere per configurare i dispositivi iPhone e

iPod touch. Questa operazione dipende principalmente dal numero di dispositivi che si

prevede di distribuire e gestire nel tempo. Se questo numero è relativamente ridotto, può

risultare più semplice per l’amministratore e gli utenti configurare manualmente i singoli

dispositivi. Questa operazione richiede l’utilizzo del dispositivo per inserire le impostazioni di ogni account e-mail e del Wi-Fi nonché le informazioni di configurazione della

VPN. Per ulteriori informazioni sulla configurazione manuale, consulta il capitolo 3.

Se prevedi di distribuire un’ampia serie di dispositivi o devi gestire un numero elevato di

impostazioni di e-mail e network e di certificati da installare, può essere utile configurare

i dispositivi mediante la creazione e la distribuzione di profili di configurazione. I profili

di configurazione consentono di caricare rapidamente sul dispositivo le informazioni relative a impostazioni e autorizzazioni. Inoltre, alcune impostazioni di VPN e Wi-Fi possono

essere specificate solamente mediante un profilo di configurazione; se non utilizzi Microsoft Exchange, dovrai usare un profilo di configurazione anche per impostare le politiche

di codice del dispositivo.

I profili di configurazione possono essere codificati e firmati; questo ti consente di restringerne l’uso a un dispositivo specifico e impedisce che le impostazioni contenute nel profilo possano essere modificate da chiunque. Inoltre, puoi contrassegnare un profilo come

bloccato, affinché dopo averlo installato non possa essere rimosso senza inizializzare tutti

i dati presenti sul dispositivo oppure, facoltativamente, senza un codice amministratore.

Capitolo 1 Deployment di iPhone e iPod touch 21

Indipendentemente dall’uso o meno della configurazione manuale dei dispositivi o

mediante i profili di configurazione, devi decidere anche se configurare i dispositivi o delegare questa operazione agli utenti. Il comportamento prescelto dipende dall’ubicazione

degli utenti, dalle politiche aziendali in merito alla possibilità degli utenti di gestire le proprie attrezzature IT e dalla complessità della configurazione del dispositivo che intendi

distribuire. I profili di configurazione sono più adatti alle grandi

lavorano in modalità remota o agli utenti che non sono in grado di eseguire personalmente

tali operazioni sui propri dispositivi.

Se desideri consentire agli utenti di attivare personalmente i propri dispositivi e installare o

aggiornare le applicazioni aziendali, iTunes deve essere installato sui loro Mac o PC. iTunes

è necessario anche per gli aggiornamenti del software di iPhone e iPod touch, pertanto

è utile ricordarlo se decidi di non distribuire iTunes agli utenti. Per informazioni su come

distribuire iTunes, consulta il capitolo 4.

aziende, ai dipendenti che

Registrazione e configurazione mediante tecnologia over the air

Registrazione si riferisce al procedimento di autenticazione di un dispositivo e di un utente

affinché sia possibile automatizzare il processo di distribuzione dei certificati. I certificati

digitali offrono molti benefici agli utenti iPhone. Possono essere utilizzati per autenticare

l’accesso ai servizi aziendali, come i network wireless Microsoft Exchange ActiveSync,

WPA2 Enterprise e le connessioni aziendali VPN. L’autenticazione sulla base del certificato

ti consente anche di utilizzare la tecnologia “VPN su richiesta” per l’accesso wireless a

network aziendali.

Oltre ad utilizzare le funzionalità di registrazione “over the air” per rilasciare certificati per

l’infrastruttura a chiave pubblica (PKI: Public Key Infrastructure) della tua azienda, puoi

anche effettuare il deployment dei profili di configurazione del dispositivo. In questo modo

l’accesso ai servizi aziendali sarà consentito solo agli utenti considerati attendibili e i cui

dispositivi siano configurati secondo le politiche IT. Poiché i profili di configurazione possono essere sia codificati che bloccati, le impostazioni non possono essere rimosse, modificate o condivise con altri. Queste funzionalità sono disponibili mediante procedimento

“over the air”, come descritto di seguito, e anche con “Utility Configurazione iPhone” per

configurare i dispositivi mentre sono collegati al computer amministratore. Per informazioni sull’uso di “Utility Configurazione iPhone”, consulta il capitolo 2.

L’implementazione della registrazione e della configurazione “over the air” richiede lo

sviluppo e l’integrazione dei servizi di autenticazione, directory e certificazione. È possibile effettuare il deployment del processo utilizzando servizi web standard; dopo aver

effettuato la registrazione, gli utenti potranno configurare i propri dispositivi in modo

sicuro e autenticato.

22 Capitolo 1 Deployment di iPhone e iPod touch

Panoramica del processo di registrazione autenticata e configurazione

Per implementare questo processo, devi creare il tuo servizio distribuzione profili che accetti

connessioni HTTP, autentichi gli utenti, crei profili mobileconfig e gestisca il processo generale descritto in questo paragrafo.

Per rilasciare le credenziali del dispositivo utilizzando il protocollo SCEP (Simple Certificate

Enrollment Protocol), è necessaria un’autorità di certificazione (CA). Per collegamenti a PKI,

SCEP e argomenti correlati, consulta “Altre risorse” a pagina 27.

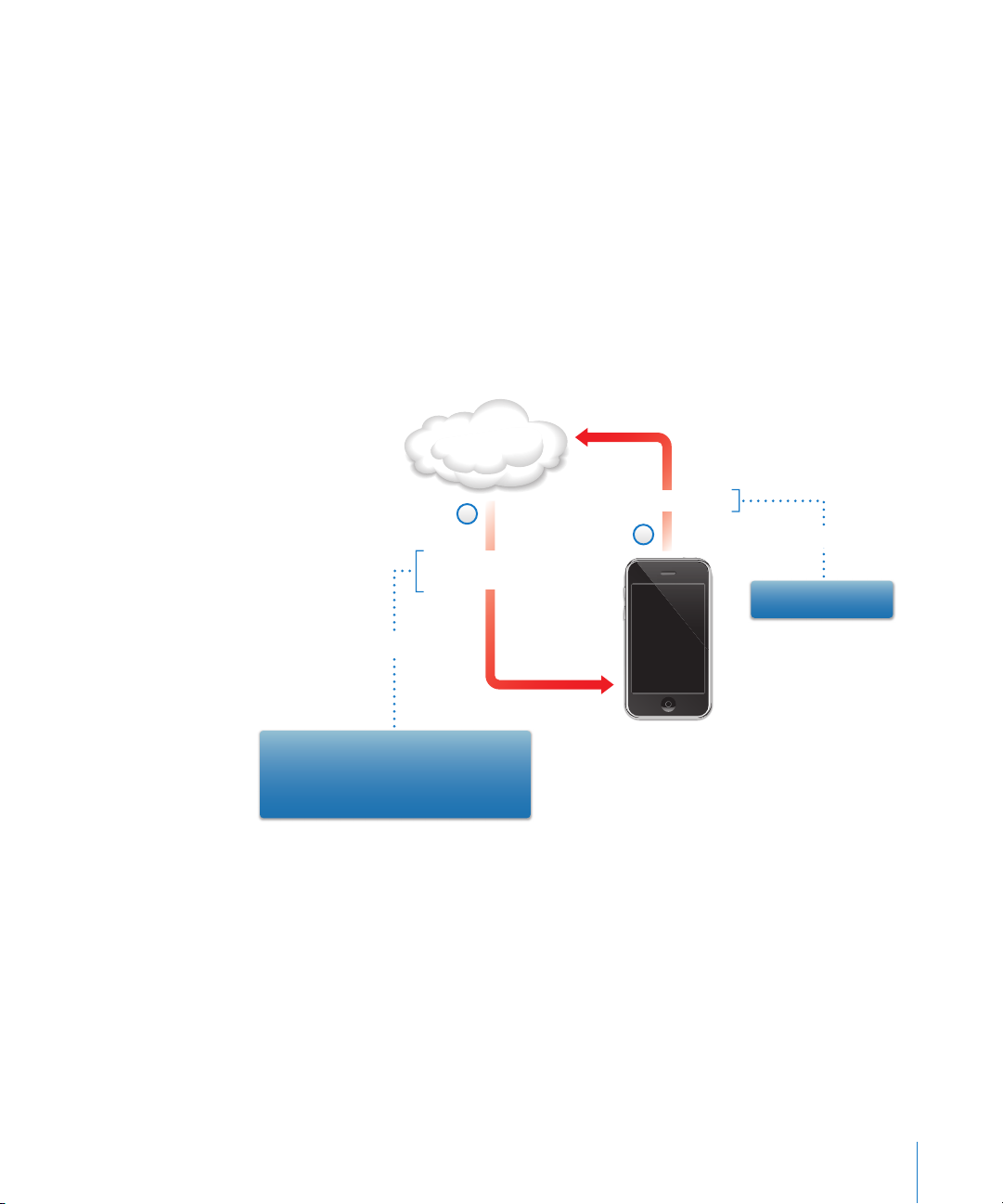

Il seguente diagramma mostra il processo di registrazione e configurazione supportato

da iPhone.

Fase 1: inizio della registrazione

Servizio profilo

2

Richiesta informazioni

sul dispositivo

esempio

Attributi richiesti: UDID, versione OS, IMEI

Token challenge: MarioRossi1

URL per risposta:

https://profili.esempio.com

Richiesta di registrazione

1

esempio

Utente: Mario Rossi

Fase 1: inizio della registrazione. La registrazione inizia quando l’utente, mediante Safari,

accede all’URL del servizio distribuzione profili che hai creato. Puoi distribuire l’URL tramite

SMS o e-mail. La richiesta di registrazione (il passo 1 del diagramma) dovrebbe autenticare

l’identità dell’utente. Puoi optare per un’autenticazione di base oppure associare l’identità

dell’utente a servizi directory già esistenti.

Capitolo 1 Deployment di iPhone e iPod touch 23

Al passo 2, il tuo servizio invia un profilo di configurazione (.mobileconfig) in risposta.

In tale risposta è specificato un’elenco di attributi che il dispositivo deve fornire nella prossima risposta oltre a una chiave pre-condivisa (challenge) che può portare avanti l’identità

dell’utente durante il processo, in modo che sia possibile personalizzare il processo di configurazione per ogni utente. Gli attributi del dispositivo che il servizio può richiedere sono:

versione iPhone OS, ID del dispositivo (indirizzo MAC),

sce iPhone2,1), ID del telefono (IMEI) e informazioni relative alla SIM (ICCID).

tipo di prodotto (iPhone 3GS restitui-

Per un esempio del profilo di configurazione di questa fase, consulta “Esempio fase 1

risposta del server” a pagina 85.

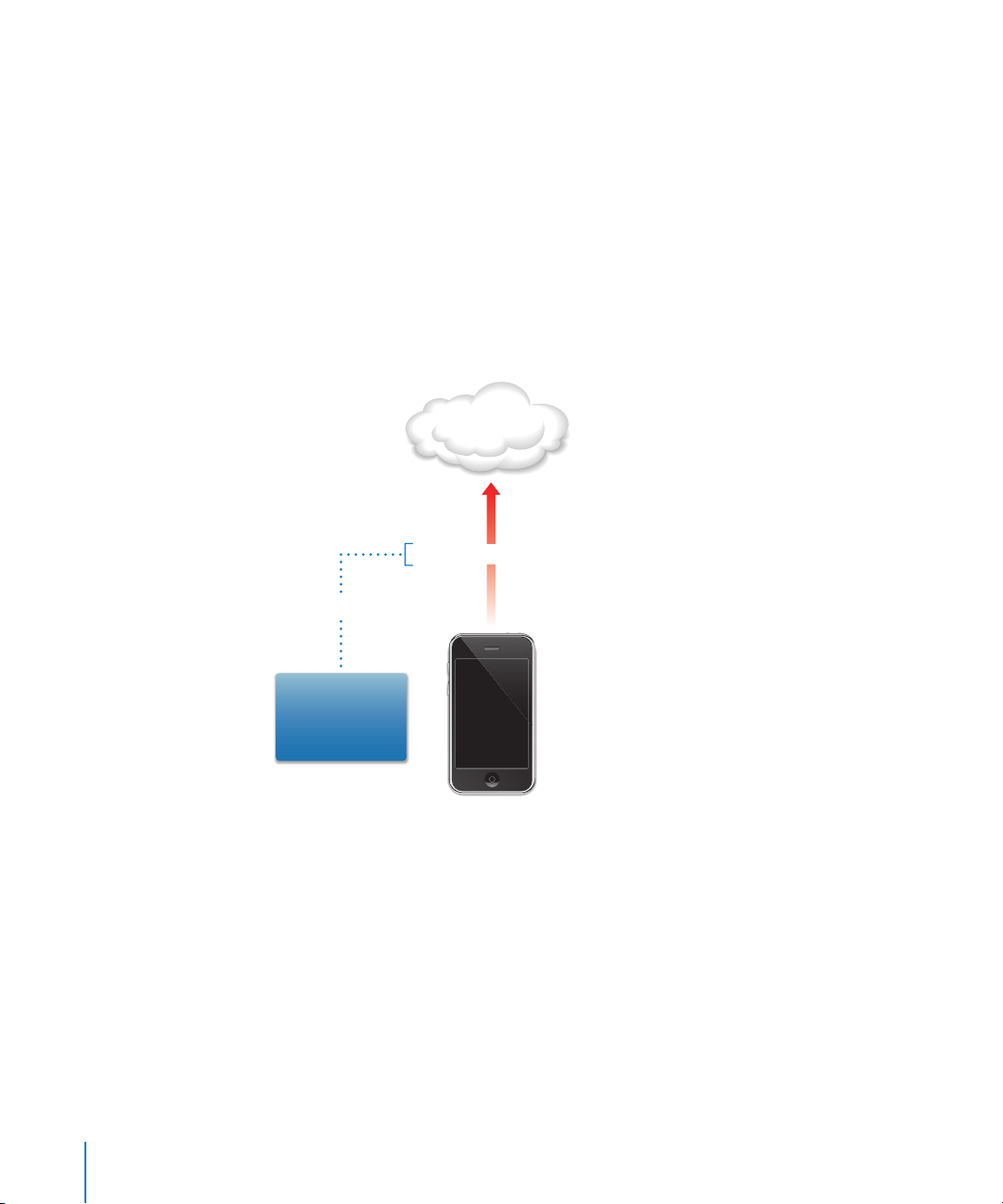

Fase 2: autenticazione del dispositivo

Servizio profilo

Risposta firmata via POST

esempio

Attributi: UDID,

Versione OS, IMEI

Token challenge:

MarioRossi1

Fase 2: autenticazione del dispositivo. Dopo l’accettazione dell’installazione del profilo ricevuto nella fase 1, il dispositivo cerca gli attributi richiesti, aggiunge la risposta

di verifica (se fornita), firma la risposta utilizzando l’identità integrata del dispositivo

(certificato rilasciato da Apple) e la invia nuovamente al servizio distribuzione profili

mediante HTTP Post.

Per un esempio del profilo di configurazione di questa fase, consulta “Esempio fase 2

risposta del dispositivo” a pagina 86.

24 Capitolo 1 Deployment di iPhone e iPod touch

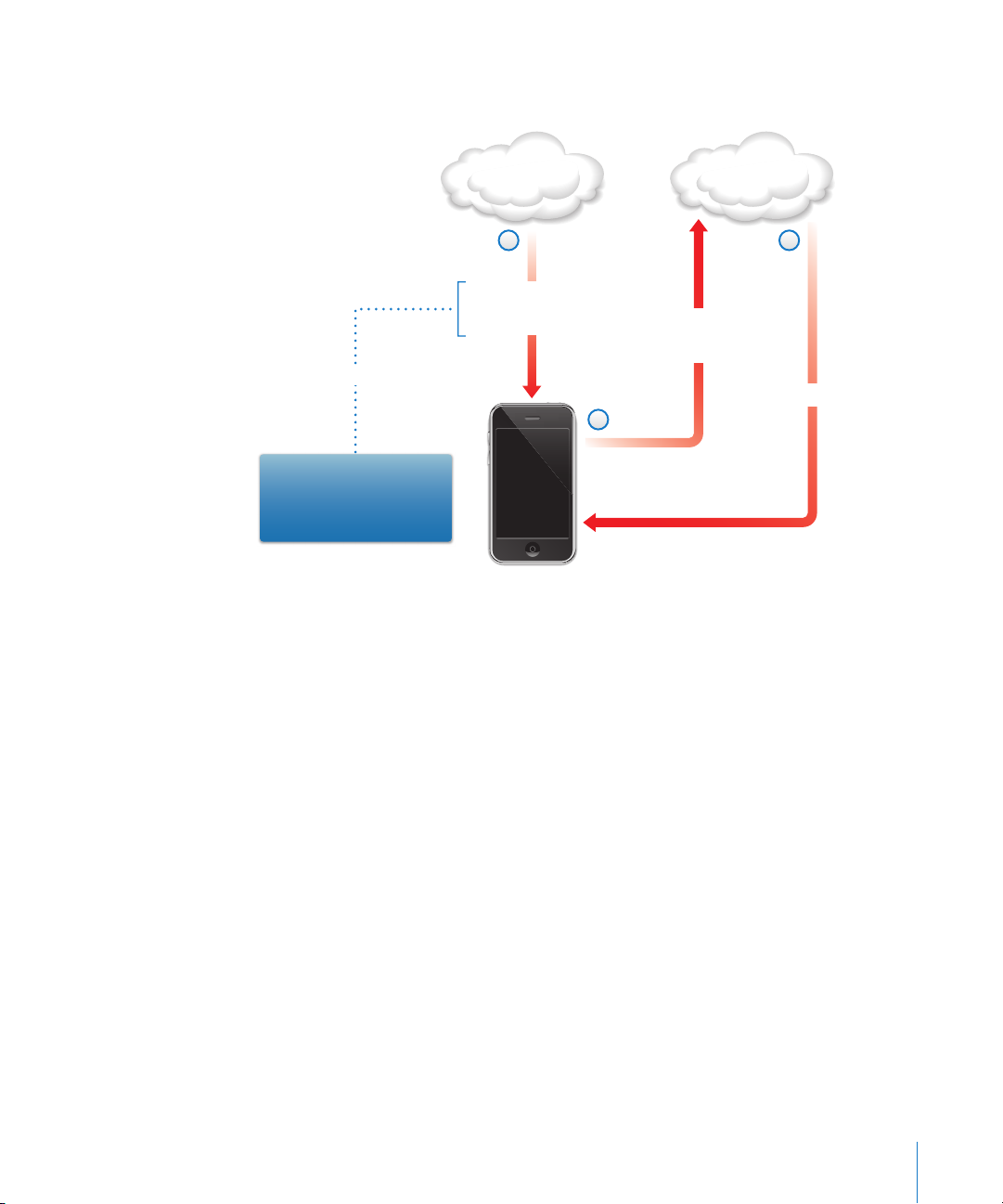

Fase 3: installazione del certificato

Servizio emissione

certificato

3

Challenge

Chiave pubblica

Certificato dispositivo

esempio

RSA: 1024

Challenge: MarioRossi1

URL:http://ca.esempio.com/

getkey.exe

Servizio profilo

1

Challenge

Specifiche generazione chiave

URL per risposta

2

Richiesta firma certificato

Fase 3: installazione del certificato. Al passo 1, il servizio distribuzione profili risponde

con specificazioni utilizzate dal dispositivo per generare una chiave (RSA 1024) e restituirla

per la certificazione mediante protocollo SCEP (Simple Certificate Enrollment Protocol).

Al passo 2, la richiesta SCEP deve essere gestita in modalità automatica, utilizzando

la verifica del pacchetto SCEP per autenticare la richiesta.

Al passo 3, la CA risponde con un certificato di codificazione per il dispositivo.

Per un profilo di configurazione campione di questa fase, consulta “Esempio fase 3

risposta del server con specifiche SCEP” a pagina 86.

Capitolo 1 Deployment di iPhone e iPod touch 25

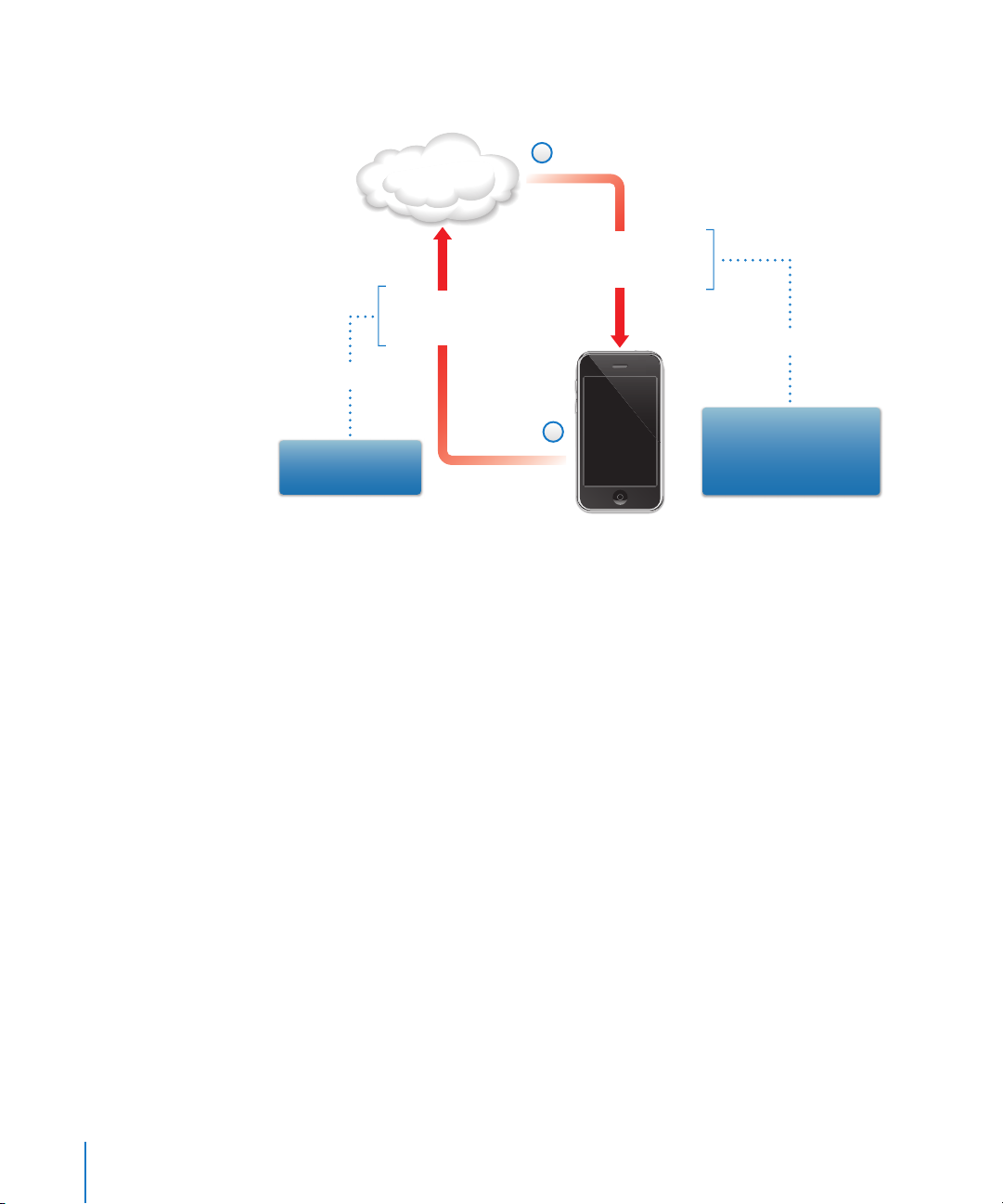

Fase 4: configurazione del dispositivo

2

Servizio profilo

Un documento .mobileconfig

criptato per il dispositivo

e firmato dal servizio profilo

Attributi del dispositivo

firmati con certificato

del dispositivo

esempio

esempio

1

UDID, versione OS,

IMEI, indirizzo MAC

Politiche Exchange,

impostazioni VPN,

payload SCEP aggiuntivi,

account e-mail, ecc.

Fase 4: configurazione del dispositivo. Al passo 1, il dispositivo risponde con un elenco

di attributi, firmati con il certificato di codificazione fornito dalla CA durante la fase precedente.

Al passo 2, il servizio profili risponde con un documento .mobileconfig codificato che

viene installato automaticamente. Il servizio del profilo dovrebbe firmare il documento

.mobileconfig. Il relativo certificato SSL può essere utilizzato a tale scopo, per esempio.

Oltre alle impostazioni generali, questo profilo di configurazione dovrebbe anche definire

le politiche aziendali che desideri far osservare; dovrebbe trattarsi di un profilo protetto,

in modo che l’utente non possa rimuoverlo dal dispositivo. Il profilo di configurazione può

contenere richieste aggiuntive di registrazione di identità mediante protocollo SCEP, che

vengono eseguite dopo l’installazione del profilo.

Analogamente, quando un certificato installato mediante SCEP scade o viene invalidato,

il dispositivo richiede all’utente di aggiornare il profilo. Quando l’utente autorizza la richiesta, il dispositivo ripete il processo descritto sopra per ottenere un nuovo certificato e un

nuovo profilo.

Per un esempio del profilo di configurazione di questa fase, consulta “Esempio fase 4

risposta del dispositivo” a pagina 88.

26 Capitolo 1 Deployment di iPhone e iPod touch

Altre risorse

PKI dei certificati digitali per IPSec VPN su

https://cisco.hosted.jivesoftware.com/docs/DOC-3592

PKI (Public Key Infrastructure) su http://en.wikipedia.org/wiki/Public_key_infrastructure

Specifica del protocollo SCEP IETF su

http://www.ietf.org/internet-drafts/draft-nourse-scep-18.txt

Informazioni e risorse aggiuntive per iPhone e iPod touch nel settore aziendale sono

disponibili all’indirizzo www.apple.com/it/iphone/enterprise/.

Capitolo 1 Deployment di iPhone e iPod touch 27

2 Creare e distribuire i profili

di configurazione

2

I profili di configurazione definiscono il modo in cui iPhone

e iPod touch operano nell’ambito dei sistemi aziendali.

I profili di configurazione sono documenti XML che contengono politiche di sicurezza

e restrizioni sui dispositivi, informazioni sulla configurazione VPN, impostazioni Wi-Fi,

account e-mail e calendario e credenziali di autenticazione che consentono a iPhone

e iPod touch di funzionare con i sistemi aziendali.

Puoi installare i profili di configurazione sui dispositivi collegati al computer tramite USB,

utilizzando “Utility Configurazione iPhone” oppure puoi distribuire i profili di configurazione via e-mail o utilizzando una pagina web. Quando gli utenti aprono l’allegato di un

messaggio e-mail o scaricano il profilo sul proprio dispositivo utilizzando Safari, il sistema

chiede loro di avviare il processo di installazione.

Se preferisci non creare e distribuire i profili di configurazione, puoi configurare

manualmente i dispositivi iPhone o iPod touch. Per informazioni sulle configurazioni

manuali, consulta il capitolo 3.

28

Informazioni su Utility Configurazione iPhone

Puoi utilizzare “Utility Configurazione iPhone” per creare, codificare e installare i profili di

configurazione in modo semplice e veloce, per individuare e installare profili di fornitura

e applicazioni autorizzate e per acquisire informazioni sul dispositivo compresi i resoconti

della console. Quando esegui il programma di installazione di Utility Configurazione iPhone,

l’applicazione viene installata nella cartella /Applicazioni/Utility/ su Mac OS X oppure nella

cartella Programmi\iPhone Configuration Utility\ su Windows.

Quando avvii Utility Configurazione iPhone, viene visualizzata una schermata simile

a quella mostrata di seguito.

Il contenuto del paragrafo principale della finestra varia a seconda delle voci selezionate

nella barra laterale.

La barra laterale visualizza la libreria, la quale contiene le seguenti categorie:

Dispositivi mostra l’elenco dei dispositivi iPhone e iPod touch che sono stati connessi

al computer.

Applicazioni elenca le applicazioni disponibili per l’installazione sui dispositivi collegati

al tuo computer. Per il corretto funzionamento di un’applicazione su un dispositivo,

potrebbe essere necessario un profilo di fornitura.

Profili di fornitura elenca i profili che consentono di utilizzare il dispositivo per lo svi-

luppo dell’OS iPhone, come autorizzato da Apple Developer Connection. Per ulteriori

informazioni, consulta il capitolo 5. Inoltre, i profili di fornitura consentono ai dispositivi

di eseguire applicazioni aziendali che non vengono distribuite utilizzando iTunes Store.

Capitolo 2 Creare e distribuire i profili di configurazione 29

Profili di configurazione elenca i profili di configurazione creati in precedenza e ti

consente di modificare le informazioni immesse o di creare una nuova configurazione che puoi inviare a un utente o installare su un dispositivo collegato.

La barra laterale mostra anche i Dispositivi collegati, con informazioni sui dispositivi

iPhone o iPod touch attualmente connessi al tuo computer tramite una porta USB.

Le informazioni sui dispositivi collegati vengono aggiunte automaticamente all’elenco

Dispositivi, in modo che sia possibile vederle nuovamente senza dover ricollegare il

dispositivo. Dopo aver collegato un dispositivo, puoi criptare i profili in modo che possano essere utilizzati solo su tale dispositivo.

Quando un dispositivo è collegato, puoi utilizzare “Utility Configurazione iPhone” per

installare i profili di configurazione e le applicazioni sul dispositivo. Per dettagli, consulta

il “Installare profili di configurazione con Utility Configurazione iPhone” a pagina 41,

“Installare applicazioni con Utility Configurazione iPhone” a pagina 67 e “Installare profili

di fornitura con Utility Configurazione iPhone” a pagina 66.

Quando un dispositivo è collegato, puoi vedere anche i resoconti di console e tutti gli

eventuali resoconti di blocco. Questi sono gli stessi resoconti di dispositivo disponibili

all’interno dell’ambiente di sviluppo Xcode su Mac OS X.

Creare profili di configurazione

In questo documento ricorrono spesso i termini profilo di configurazione e payload. Si

definisce “profilo di configurazione” l’intero documento usato per configurare alcune

impostazioni (singole o multiple) su iPhone o iPod touch. Si definisce “payload” una

collezione individuale di un certo tipo di impostazioni, quali le impostazioni VPN, nel

profilo di configurazione.

Sebbene sia possibile creare un profilo di configurazione che contenga tutti i payload

necessari per l’azienda, considera l’ipotesi di creare un profilo per i certificati e un altro

profilo (o più di uno) per altre impostazioni, in modo da poter aggiornare e distribuire

ogni tipo di informazione separatamente. Ciò consente anche agli utenti di conservare

i certificati già installati in caso di installazione di un nuovo profilo contenente impostazioni per VPN o account.

Molti payload consentono di specificare nomi utente e password. Se ometti questo tipo

di informazione, il profilo potrà essere utilizzato da più utenti, ma l’utente dovrà inserire le

informazioni mancanti quando il profilo viene installato. Se personalizzi il profilo per ogni

utente, e includi le password, dovresti distribuire il profilo in formato codificato per proteggerne il contenuto. Per ulteriori informazioni, consulta “Installare i profili di configurazione” a pagina 41.

30 Capitolo 2 Creare e distribuire i profili di configurazione

Per creare un nuovo profilo di configurazione, fai clic sul pulsante Nuovo nella barra degli

strumenti di “Utility Configurazione iPhone”. Per aggiungere payload al profilo, devi utilizzare l’elenco payload. Quindi, puoi modificare i payload inserendo e selezionando opzioni

disponibili nel pannello modifica. I campi obbligatori sono contrassegnati da una freccia

di colore rosso. Per alcune impostazioni, ad esempio Wi-Fi, puoi fare clic sul pulsante

Aggiungi (+) per aggiungere configurazioni. Per rimuovere una configurazione, fai clic

sul pulsante Elimina (–) nella pannello modifica.

Per modificare un payload, seleziona l’elemento appropriato nell’elenco payload, fai

clic sul pulsante Configura, quindi inserisci le informazioni che vedi sullo schermo come

descritto di seguito.

Automatizzare la creazione di un profilo di configurazione

Puoi automatizzare la creazione di documenti di configurazione utilizzando AppleScript

su un Mac o C# Script su Windows. Per consultare i metodi supportati e la rispettiva sintassi, fai quanto segue:

Mac OS X: utilizza Script Editor per aprire “Dizionario AppleScript” per Utility Configu-

razione iPhone.

Windows: utilizza “Visual Studio” per visualizzare le chiamate di metodo fornite da

iPCUScripting.dll.

Per eseguire uno script su Mac, utilizza il comando Tell di AppleScript. Su Windows,

passa il nome dello script a “Utility Configurazione iPhone“ come un parametro della

linea di comando.

Per esempi, consulta appendice C, “Script campione”.

Capitolo 2 Creare e distribuire i profili di configurazione 31

Impostazioni generali

Nelle impostazioni generali indichi nome e identificatore di questo profilo, e decidi

se gli utenti possono rimuovere il profilo dopo averlo installato.

Il nome inserito viene visualizzato nell’elenco dei profili e appare sul dispositivo una

volta installato il profilo di configurazione. Non è obbligatorio che il nome sia univoco,

ma è consigliabile usare un nome descrittivo che permetta di identificare il profilo.

L’identificatore di configurazione deve identificare questo profilo in modo univoco e

utilizzare il formato com.nomesocietà.identificatore, dove “identificatore” descrive il pro-

filo. (per esempio com.mycompany.homeoffice).

L’identificatore è importante, poiché durante l’installazione di un profilo, il valore viene

confrontato con i profili già presenti sul dispositivo. Se l’identificatore è univoco, le informazioni presenti nel profilo vengono aggiunte al dispositivo. Se l’identificatore corrisponde a

un profilo già installato, le informazioni nel profilo sostituiscono quelle presenti sul dispositivo, a eccezione delle impostazioni Exchange. Per poter cambiare un account Exchange,

è necessario rimuovere il profilo manualmente in modo che i dati associati con l’account

possano essere rimossi.

Per impedire a un utente di cancellare un profilo installato su un dispositivo, scegli

un’opzione dal menu a comparsa Sicurezza. L’opzione “Con autorizzazione” consente

di specificare una password di autorizzazione necessaria per la rimozione del profilo sul

dispositivo. Se selezioni l’opzione Mai, il profilo può essere aggiornato con una nuova

versione, ma non può essere rimosso.

32 Capitolo 2 Creare e distribuire i profili di configurazione

Impostazioni dei codici

Se non utilizzi politiche codice di Exchange, questo payload ti permette di impostare le

politiche del dispositivo. Al suo interno puoi specificare se è obbligatorio un codice per

poter utilizzare il dispositivo, oppure indicare le caratteristiche del codice e la frequenza

con cui esso deve essere modificato. Quando viene caricato il profilo di configurazione,

l’utente riceve immediatamente la richiesta di inserire un codice che soddisfi le politiche

selezionate oppure il profilo non verrà installato.

Se utilizzi politiche dispositivo e politiche codice di Exchange, i due gruppi di politiche

vengono uniti applicando così impostazioni più rigide. Per informazioni sul supporto delle

politiche Exchange ActiveSync

Sono disponibili le seguenti politiche:

Richiedi codice sul dispositivo: richiede agli utenti di inserire un codice prima di poter

utilizzare il dispositivo. Altrimenti, chiunque abbia il dispositivo potrà accedere a

tutte le funzioni e a tutte le informazioni che contiene.

Consenti valore semplice: consente agli utenti di utilizzare caratteri sequenziali o ripe-

tuti nei loro codici. Ad esempio, è possibile utilizzare codici come “3333” o “DEFG”.

Richiede valore alfanumerico: richiede che il codice contenga almeno una lettera.

Lunghezza minima codice: specifica il numero minimo di caratteri che devono comporre

un codice.

Numero minimo di caratteri complessi: indica il numero minimo di caratteri non alfanu-

merici (ad esempio $, & e !) che devono essere presenti nel codice.

Durata massima codice (in giorni): richiede agli utenti di modificare il proprio codice

alla scadenza dell’intervallo specificato.

Blocco automatico (in minuti): il dispositivo si blocca automaticamente se non viene

utilizzato per un numero di minuti pari a questo valore. Per sbloccarlo è necessario

inserire il codice.

Cronologia codice: se un nuovo codice corrisponde a un codice precedentemente

utilizzato, non verrà accettato. Puoi specificare il numero di codici precedenti che

devono essere ricordati e utilizzati per tale confronto.

Attesa massima per bloccare il dispositivo: specifica quando il dispositivo può essere

sbloccato nuovamente dopo l’utilizzo, senza dover reinserire il codice.

Numero massimo di tentativi falliti: determina il numero di tentativi falliti di inserimento

del codice che possono essere compiuti prima che il dispositivo venga inizializzato.

Se non cambi questa impostazione, dopo sei tentativi falliti di inserimento del codice,

il dispositivo imposta un ritardo prima che possa essere nuovamente inserito un

codice. L’intervallo di tempo aumenta a ogni tentativo non riuscito. Dopo l’undicesimo

tentativo fallito, tutti i dati e le impostazioni vengono eliminati dal dispositivo. I tempi

di attesa del codice iniziano sempre dopo il sesto tentativo; pertanto, impostando un

valore uguale o inferiore a 6, il dispositivo viene inizializzato non appena viene superato il numero di tentativi specificato.

, consulta “Microsoft Exchange ActiveSync” a pagina 8.

Capitolo 2 Creare e distribuire i profili di configurazione 33

Impostazioni restrizioni

Utilizza questo payload per specificare le funzionalità del dispositivo che l’utente può

utilizzare.

Consenti contenuto esplicito: quando questa opzione è disattivata, il contenuto video

o musicale esplicito acquistato da iTunes Store viene nascosto. Il contenuto esplicito

è contrassegnato come tale dal fornitore del contenuto, per esempio etichette di

registrazione, quando viene venduto tramite iTunes Store.

Consenti uso di Safari: quando questa opzione è disattivata, il browser web Safari

viene disabilitato e la relativa icona rimossa dalla schermata Home. Inoltre, questo

impedisce agli utenti di aprire i clip web.

Consenti uso di YouTube: quando questa opzione è disattivata, l’applicazione YouTube

viene disabilitata e la relativa icona rimossa dalla schermata Home.

Consenti uso di iTunes Music Store: quando questa opzione è disattivata, iTunes Music

Store viene disabilitato e la relativa icona rimossa dalla schermata Home. Gli utenti

non potranno effettuare anteprime, acquisti o download dei contenuti.

Consenti installazione applicazioni: quando questa opzione è disattivata, App Store

viene disabilitato e la relativa icona rimossa dalla schermata Home. Gli utenti non

potranno installare o aggiornare le applicazioni.

Consenti uso della fotocamera: quando questa opzione è disattivata, la fotocamera

viene disabilitata completamente e la relativa icona rimossa dalla schermata Home.

Gli utenti non potranno scattare fotografie.

Consenti istantanea schermo: quando questa opzione è disattivata, gli utenti non

possono registrare un’istantanea dello schermo.

Impostazioni Wi-Fi

Questo payload consente di impostare la modalità di connessione del dispositivo a

un network wireless. Puoi aggiungere configurazioni network multiple, facendo clic

sul pulsante Aggiungi (+) nel pannello modifica.

Queste impostazioni devono essere specificate e devono soddisfare i requisiti del network

affinché l’utente possa usarle per avviare una connessione.

SSID (Service Set Identifier): SSID del network wireless cui si desidera connettersi.

Network nascosto: specifica se il network deve trasmettere la propria identità.

Tipo sicurezza: seleziona un metodo di autenticazione da usare per il network.

Sono disponibili le seguenti scelte per network di tipo personale e aziendale.

Nessuno: il network non utilizza alcuna autenticazione.

WEP: il network utilizza solo l’autenticazione WEP.

WPA/WPA 2: il network utilizza solo l’autenticazione WPA.

Qualsiasi: durante la connessione al network, il dispositivo utilizza l’autenticazione

WEP o WPA, ma non si connette a network non autenticati.

Password: inserisci la password per il collegamento al network wireless. Se non inserisci

alcun elemento, l’utente dovrà inserire una password.

34 Capitolo 2 Creare e distribuire i profili di configurazione

Impostazioni aziendali

In questo paragrafo puoi specificare le impostazioni per la connessione ai network

aziendali. Queste impostazioni appaiono quando scegli un’impostazione Enterprise

nel menu a comparsa “Tipo sicurezza”.

Nel pannello Protocolli, puoi specificare i metodi EAP da utilizzare per l’autenticazione

e configurare le impostazioni PAC (Protected Access Credential) EAP-FAST.

Nel pannello Autenticazione, puoi specificare le impostazioni di accesso quali nome

utente e protocolli di autenticazione. Se hai installato un’identità usando il paragrafo

Credenziali, puoi sceglierla dal menu a comparsa “Certificato identità”.

Nel pannello Autorizza, puoi specificare quali certificati debbano essere considerati attendibili al fine di convalidare il server di autenticazione della connessione Wi-Fi. L’elenco

“Certificati attendibili” mostra i certificati aggiunti mediante il pannello Credenziali e permette di selezionare quelli da considerare attendibili. Aggiungi i nomi dei server di autenticazione da considerare attendibili nell’elenco Nomi dei certificati ritenuti attendibili dal

server. Puoi specificare un server particolare, ad esempio server.miasocietà.com oppure un

nome parziale come *.miasocietà.com.

L’opzione “Consenti eccezioni a quanto ritenuto attendibile” consente agli utenti di

decidere di considerare attendibile un server quando non può essere stabilita la catena

di attendibilità. Per evitare queste richieste e consentire le connessioni solo con i servizi considerati attendibili, disattiva questa opzione e incorpora tutti i certificati necessari in un profilo.

Impostazioni VPN

Questo payload permette di inserire le impostazioni VPN per la connessione al network.

Per aggiungere insiemi multipli di connessioni VPN, fai clic sul pulsante Aggiungi (+).

Per informazioni sui protocolli VPN e i metodi di autenticazione supportati, consulta

“VPN” a pagina 11. Le opzioni disponibili variano in base al metodo di protocollo e di

autenticazione selezionato.

Capitolo 2 Creare e distribuire i profili di configurazione 35

VPN su richiesta

Per le configurazioni IPSec basate su certificazione, puoi attivare “VPN su richiesta”

in modo che venga automaticamente stabilita una connessione VPN quando accedi

a determinati domini.

Le opzioni “VPN su richiesta” sono le seguenti:

Impostazione Descrizione

Sempre Viene stabilita una connessione VPN per gli indirizzi che corrispon-

dono al dominio specificato.

Mai Per gli indirizzi che corrispondono al dominio specificato non viene

stabilita una connessione VPN, ma se la funzionalità VPN è già attiva,

verrà utilizzata.

Stabilisci se necessario Viene stabilita una connessione VPN per gli indirizzi che corrispon-

dono al dominio specificato solo dopo che si è verificato un errore

di ricerca DNS.

L’azione viene applicata a tutti gli indirizzi corrispondenti. Gli indirizzi vengono paragonati utilizzando una semplice corrispondenza di stringhe che inizia dalla fine e funziona

all’indietro. L’indirizzo “.example.org” corrisponde a “support.example.org” e “sales.example.org”, ma non corrisponde a “www.private-example.org”. Tuttavia, se specifichi il dominio di corrispondenza come “example.com” (nota che all’inizio non c’è un punto), questo

corrisponde a “www.private-example.com” e a tutti gli altri.

Le connessioni LDAP non avviano una connessione VPN; se la connessione VPN non è

già stata stabilita da un’altra applicazione, per esempio Safari, la ricerca LDAP fallisce.

Proxy VPN

iPhone supporta proxy VPN manuale e la configurazione proxy automatica utilizzando

PAC o WPAD. Per specificare un proxy VPN, seleziona un’opzione dal menu a comparsa

“Configurazione proxy”.

Per le configurazioni proxy automatiche basate su PAC, seleziona Automatico dal menu

a comparsa, quindi inserisci l’URL di un documento PAC. Per informazioni sulle funzionalità PACS e sul formato del documento, consulta “Altre risorse” a pagina 57.

36 Capitolo 2 Creare e distribuire i profili di configurazione

Per le configurazioni WPAD (Web Proxy Autodiscovery), seleziona Automatico dal menu

a comparsa. Lascia il campo dell’URL server proxy vuoto; iPhone richiederà il documento

WPAD usando DHCP e DNS. Per informazioni su WPAD, consulta “Altre risorse” a pagina 57.

Impostazioni di posta elettronica

Questo payload consente di configurare gli account e-mail POP o IMAP dell’utente. Se

stai aggiungendo un account Exchange, consulta il paragrafo “Impostazioni Exchange”

di seguito.

Gli utenti possono modificare alcune delle impostazioni fornite nel profilo, ad esempio

il nome dell’account, la password e i server SMTP alternativi. Se ometti parte di queste

informazioni nel profilo, gli utenti riceveranno la richiesta di inserirle quando accedono

all’account.

Per aggiungere altri account di posta, fai clic sul pulsante Aggiungi (+).

Impostazioni di Exchange

Questo payload permette di inserire le impostazioni utente per il server Exchange. Puoi

creare un profilo per un particolare utente specificando nome utente, nome host e indirizzo e-mail oppure puoi fornire solamente il nome host; in questo modo, al momento

dell’installazione del profilo gli utenti dovranno inserire gli altri valori.

Se nel profilo specifichi nome utente, nome host e impostazioni SSL, l’utente non potrà

modificare tali impostazioni sul dispositivo.

È possibile configurare un solo account Exchange per dispositivo. Quando aggiungi account

Exchange, gli altri account, compresi gli account IMAP via Exchange, non sono soggetti a

questa operazione. Gli account Exchange aggiunti utilizzando un profilo, vengono eliminati

quando il profilo viene rimosso e non possono essere eliminati in altro modo.

Di default, Exchange esegue la sincronizzazione di contatti, calendari ed e-mail.

L’utente può modificare queste impostazioni sul dispositivo in Impostazioni >

Account compresa la quantità di dati giornalieri da sincronizzare.

Se selezioni l’opzione Usa SSL, assicurati di aggiungere i certificati necessari per l’autenticazione della connessione nel pannello Credenziali.

Per fornire un certificato che identifica l’utente sul Server Exchange ActiveSync, fai clic sul

pulsante Aggiungi (+), quindi seleziona un certificato identità da Portachiavi di Mac OS X

o da “Archivio certificati” di Windows. Dopo aver aggiunto un certificato, puoi specificare

il nome delle credenziali di autenticazione, se necessario per la configurazione di ActiveSync. Puoi anche incorporare la frase chiave del certificato nel profilo di configurazione.

Se non fornisci la frase chiave, l’utente riceve la richiesta di inserirla al momento

dell’installazione del profilo.

Capitolo 2 Creare e distribuire i profili di configurazione 37

Impostazioni LDAP

Questo payload permette di inserire le impostazioni per la connessione a una directory

LDAPv3. Puoi specificare basi di ricerca multiple per ogni directory e configurare connessioni directory multiple, facendo clic sul pulsante Aggiungi (+).

Se selezioni l’opzione Usa SSL, assicurati di aggiungere i certificati necessari per l’autenticazione della connessione nel pannello Credenziali.

Impostazioni CalDAV

Questo payload permette di fornire impostazioni account per la connessione a un server

calendario compatibile con CalDAV. Questi account saranno aggiunti al dispositivo e, come

avviene per gli account di Exchange, gli utenti dovranno inserire manualmente le informazioni non presenti nel profilo al momento della sua installazione, ad esempio la propria

password per l’account.

Se selezioni l’opzione Usa SSL, assicurati di aggiungere i certificati necessari per l’autenticazione della connessione nel pannello Credenziali.

Per configurare altri account, fai clic sul pulsante Aggiungi (+).

Impostazioni calendario sottoscritto

Questo payload permette di aggiungere sottoscrizioni calendario di sola lettura

all’applicazione Calendario del dispositivo. Per configurare altre sottoscrizioni, fai

clic sul pulsante Aggiungi (+).

Consulta il sito web www.apple.com/it/downloads/macosx/calendars/ per un elenco

dei calendari pubblici che possono essere sottoscritti.

Se selezioni l’opzione Usa SSL, assicurati di aggiungere i certificati necessari per l’autenticazione della connessione nel pannello Credenziali.

Impostazioni clip web

Questo payload permette di aggiungere clip web alla schermata Home del dispositivo

dell’utente. I clip web forniscono accesso veloce alle pagine web preferite.

Assicurati che l’URL inserito includa il prefisso http:// oppure https://, affinché il clip