Page 1

Manuel d’utilisation

Packard Bell EasyNote LE

- 1

Page 2

Table des matières

Démarrer votre ordinateur 4

Connexion sans fil.............................................. 4

Enregistrement ................................................... 5

Installation des logiciels ..................................... 6

Récupération...................................................... 6

Vous avez des problèmes ? ............................... 7

Informatique de base 8

Sécurité et confort .............................................. 8

Précautions de sécurité .............................. 8

Précautions de santé ................................ 12

Apprendre à connaître votre

ordinateur 15

Vue supérieure - affichage ............................... 16

Vue supérieure - clavier ................................... 17

Touches spéciales .................................... 18

Touchpad .................................................. 21

Vue frontale...................................................... 23

Vue gauche ...................................................... 24

Vue droite......................................................... 26

Vue de la base ................................................. 28

Mettre votre ordinateur à niveau 29

Extension avec des options ............................. 29

Options de connectivité............................. 29

Alimentation 35

Adaptateur secteur ........................................... 35

Batterie............................................................. 36

Caractéristiques de la batterie .................. 36

Remplacer la batterie................................ 38

Installer ou retirer la batterie ..................... 39

Charger la batterie .................................... 39

2

Vérification du niveau de la batterie......... 40

Optimiser l’autonomie de la batterie......... 40

Avertissement de batterie basse.............. 41

Logiciels 43

Utiliser Windows et de vos logiciels................. 43

Centre d’accueil ....................................... 43

Offre de sécurité Internet ......................... 43

Packard Bell Recovery Management....... 44

Lire les fichiers multimédia ....................... 44

Exécution automatique............................. 46

Lecture de fichiers téléchargés ................ 46

Réseaux sociaux (en option).................... 47

Internet 52

À la découverte d’Internet................................ 52

Protéger votre ordinateur ......................... 52

Choisir un fournisseur d’accès Internet.... 52

Connexions réseau .................................. 55

Surfez sur le Web !................................... 58

Sécurité .................................................... 59

Bureau d’aide 75

L’informatique en toute sécurité ...................... 75

Maintenance............................................. 75

Mises à jour.............................................. 84

Assistance à distance de Windows .......... 86

Récupération 87

Packard Bell Recovery Management .............. 87

Création de disques de récupération ....... 88

Récupération de votre système....................... 91

Types de récupération ............................. 92

Page 3

Informations réglementaires 99

Environnement 116

Licence logicielle 119

Index 122

Copyright © 2012. Tous droits réservés.

Manuel d’utilisation de la Packard Bell EasyNote LE

Première publication : 30 mars 2012

Visitez le site registration.packardbell.com et découvrez les avantages réservés aux

clients Packard Bell.

Remarque : Toutes les images sont pour référence seulement. La configuration du produit

peut varier.

Table des matières - 3

Page 4

DÉMARRER VOTRE ORDINATEUR

Merci d’avoir acheté cet ordinateur Packard Bell !

Ce guide a été conçu pour vous présenter les caractéristiques de votre

ordinateur et vous assister dans votre découverte de l’informatique.

Après avoir installé et démarré votre ordinateur, comme indiqué dans les

instructions d’installation, il vous posera des questions qui vous aideront à

vous connecter à Internet. Votre ordinateur configurera alors les logiciels

installés.

CONNEXION SANS FIL

Pour vous connecter à un réseau sans fil, vérifiez d’abord que les

fonctions sans fil de votre ordinateur sont activées, et que le routeur ou le

modem auquel vous souhaitez vous connecter est également

correctement configuré.

• Si la fonction sans fil n’est pas activée, appuyez la touche de

communication ( ) pour ouvrir le Gestionnaire de lancement et

assurez-vous que Wi-Fi est réglé sur Activer.

• Votre ordinateur détectera et affichera tous les réseaux disponibles,

sélectionnez votre réseau et entrez le mot de passe, si nécessaire.

• Après un court délai, votre ordinateur devrait se connecter à Internet.

4

Page 5

Si votre réseau n’est pas détecté, ou si votre ordinateur ne se connecte

pas à Internet, veuillez consulter votre FAI ou de la documentation du

routeur. Après le démarrage de votre ordinateur et quand vous pouvez

l’utiliser, ouvrez Internet Explorer et suivez les instructions.

Vous pouvez également utiliser un câble réseau pour vous connecter

directement à un port réseau sur votre routeur. Veuillez consulter votre

FAI ou de le guide du routeur.

ENREGISTREMENT

Lors de la première utilisation de votre ordinateur, il est recommandé de

l’enregistrer. Cela vous donne accès à des avantages utiles, comme :

• Service plus rapide de nos représentants entraînés

• Participation à la communauté Packard Bell : recevez des promotions et

participez à nos enquêtes clients

• Les dernières actualités de Packard Bell

Comment s’enregistrer

Pendant le démarrage initial de votre ordinateur, une fenêtre vous invitera

à l’enregistrer. Veuillez remplir les informations et cliquez sur Suivant. La

seconde fenêtre affichée contiendra des champs optionnels qui nous

aideront à vous fournir une expérience de service client plus personnelle.

Démarrer votre ordinateur - 5

Page 6

Une autre option

Une autre manière d’enregistrer votre produit Packard Bell est de visiter

notre site Web sur registration.packardbell.com. Sélectionnez votre

pays et suivez simplement les instructions.

Après l’enregistrement, nous vous enverrons un email de confirmation

avec les données importantes que vous devrez conserver précieusement.

INSTALLATION DES LOGICIELS

Votre ordinateur installera automatiquement les logiciels et préparera

votre ordinateur pour l’utilisation. Cela peut prendre un certain temps,

veuillez ne pas éteindre votre ordinateur. Attendez que l’installation soit

terminée.

RÉCUPÉRATION

Créez des disques de récupération dès que possible. Le programme

Packard Bell Recovery Management permet de créer des disques de

récupération puis de restaurer ou de réinstaller les applications et les

pilotes fournis par Packard Bell.

6

Page 7

VOUS AVEZ DES PROBLÈMES ?

Packard Bell fournit plusieurs options pour le support de votre achat.

Support Packard Bell

N’oubliez pas de noter le numéro de série, la date et le lieu d’achat, ainsi

que le modèle de votre ordinateur dans l’espace fourni dans ce manuel ;

conservez votre preuve d’achat. Avant de vous nous appelez, veuillez

prendre note du message d’erreur qui accompagne le problème et vous

installer devant votre ordinateur, ce dernier devant être si possible allumé.

Ces éléments nous permettront de vous offrir un service plus rapide et de

meilleure qualité.

Site Web de Packard Bell

N’oubliez pas de visiter le site www.packardbell.fr - Consultez la section

de support, elle contient des informations mises à jour, de l’aide, des

pilotes et des téléchargements.

Informations de garantie et de contact

Vous pouvez trouver des informations sur la garantie de votre ordinateur

et comment contacter le support technique dans la Garantie de votre

ordinateur.

Démarrer votre ordinateur - 7

Page 8

INFORMATIQUE DE BASE

SÉCURITÉ ET CONFORT

Précautions de sécurité

Veuillez suivre les instructions ci-dessous pour utiliser votre ordinateur

confortablement et éviter les problèmes de santé.

Environnement de l’ordinateur

Assurez-vous que l’ordinateur :

• Est utilisé sur une surface, un support ou une table stable. Une chute

pourrait gravement endommager l’ordinateur.

• N’est pas utilisé sur une surface qui vibre, ou utilisé en prenant part au

sport, à l’exercice ou à d’autres activités dans un environnement

dynamique. Les vibrations ou les mouvements peuvent desserrer les

fixations, endommager les composants internes et même provoquer

des fuites de la batterie.

• Est éloigné du soleil et des sources de chaleur.

• Est éloigné de champs magnétiques ou de tout appareil qui produit de

l’électricité statique.

• Est maintenu à au moins 30 centimètres (un pied) de distance d’un

téléphone portable.

• N’est-ce pas dans un environnement poussiéreux ou humide.

8

Page 9

• N’est pas utilisé à proximité de l’eau. Ne renversez jamais de liquides,

quels qu’ils soient, sur ou dans votre ordinateur.

• N’est pas placé sur un tapis ou toute autre surface qui peut avoir une

charge électrique.

Remarque

• Des fentes et ouvertures sont prévues pour la ventilation afin d’assurer

un fonctionnement fiable de l’appareil vidéo et de le protéger d’une

éventuelle surchauffe. Ces ouvertures ne doivent pas être obstruées ou

couvertes. Ces ouvertures ne doivent jamais être bloquées, par

exemple en posant l’appareil sur un lit, un canapé, un tapis ou toute

autre surface similaire. Il ne doit jamais être placé à proximité ou au

contact d’un radiateur ou d’une source de chaleur. Il ne doit pas être

placé dans une installation encastrée à moins qu’une ventilation

suffisante ne soit assurée.

• N’insérez jamais des objets dans les ouvertures du boîtier de l’appareil

car ceux-ci pourraient toucher des points à haute tension ou créer un

court-circuit et poser un risque d’incendie ou d’électrocution. Ne

renversez jamais de liquide sur l’appareil.

• Pour réduire le risque de dommage interne et pour éviter que la batterie

ne fuie, ne posez pas l’appareil sur un endroit sujet à des vibrations.

• Ne l’utilisez jamais dans un environnement sportif, d’exercice ou vibrant

qui pourrait probablement causer un court-circuit inopiné ou

endommager les périphériques rotatifs, disque dur, lecteur optique, et

même créer un risque d’exposition pour la batterie au lithium.

Informatique de base - 9

Page 10

Câbles

Assurez-vous que :

• Les câbles ne sont pas trop tendus et qu’il n’y a pas de risque de

personne marchant ou trébuchant dessus.

• D’autres appareils n’écrasent pas les câbles.

• Le câble d’alimentation est connecté à l’ordinateur avant de connecter

le câble d’alimentation à la prise secteur.

• Le câble d’alimentation est débranché de la prise secteur avant de

déconnecter le câble d’alimentation de l’ordinateur.

• Les cordons d’alimentation à trois broches sont connectés à une prise

secteur mise à la terre.

• La prise secteur est facilement accessible et aussi proche que possible

de l’ordinateur (ne la surchargez pas avec trop d’adaptateurs).

Si votre ordinateur utilise un adaptateur secteur externe :

• Ne couvrez pas et ne placez pas l’adaptateur secteur. Permettez à

l’adaptateur de refroidir correctement pendant l’utilisation en l’éloignant

d’autres objets.

• Utilisez uniquement l’adaptateur secteur fourni avec votre ordinateur.

Bien que d’autres adaptateurs puissent lui ressembler, les utiliser peut

endommager votre ordinateur. Si un remplacement est nécessaire,

utilisez uniquement les composants certifiés pour une utilisation avec

votre ordinateur.

10

Page 11

Nettoyer votre ordinateur

• Débranchez toujours votre ordinateur de la prise secteur avant de le

nettoyer.

• N’utilisez pas de liquide ou d’aérosol de nettoyage, utilisez au contraire

un chiffon humide.

• Ne pulvérisez jamais de produit de nettoyage directement sur l’écran.

• Si vous renversez un liquide sur votre ordinateur, éteignez-le

immédiatement, débranchez l’adaptateur secteur et assurez-vous qu’il

est complètement sec avant de le rallumer. Attendez la nuit si

nécessaire.

Remarque : Si votre ordinateur comporte des connecteurs pour

cartes mémoire ou périphériques d’extension, des cartes factices en

plastique peuvent être installées dans les connecteurs. Celles-ci

protègent les connecteurs non utilisés de la poussière, des objets

métalliques et d’autres particules. Conservez les cartes factices pour

utilisation les connecteurs ne contiennent pas de carte.

Réparer votre ordinateur

N’essayez jamais de réparer vous-même votre ordinateur : l’ouverture ou

la dépose du panneau supérieur vous expose à divers risques,

électrocution notamment. L’entretien doit être confié à un spécialiste.

Débranchez votre ordinateur de la prise secteur et adressez-vous à un

technicien qualifié quand :

• Le cordon d’alimentation est endommagé, coupé ou dénudé.

• Un liquide a été renversé dans l’appareil.

Informatique de base - 11

Page 12

• Le produit a été exposé à la pluie ou à de l’eau.

• L’appareil est tombé ou le châssis a été endommagé.

• Les performances de l’appareil deviennent irrégulières.

• L’appareil ne fonctionne pas correctement après avoir respecté les

consignes d’utilisation.

Remarque : Effectuez uniquement les réglages indiqués dans les

consignes d’utilisation ; d’autres réglages incorrects risquent de

provoquer des dommages nécessitant l’intervention prolongée d’un

technicien qualifié.

Précautions de santé

• La surface inférieure, les zones autour des ouvertures de ventilation et

l’adaptateur secteur peuvent devenir chauds. Pour éviter des blessures,

assurez-vous qu’ils n’entrent pas en contact avec votre peau ou votre

corps.

• Votre appareil ainsi que ses accessoires peuvent contenir de petites

pièces. Gardez-les hors de portée des jeunes enfants.

• L’ordinateur et les accessoires peuvent contenir des petits composants.

Gardez-les hors de portée des jeunes enfants.

• Si vous travaillez ou jouez pendant des heures, assurez-vous de faire

des pauses régulières. Éloignez votre regard de l’écran de l’ordinateur

de temps en temps. N’utilisez pas votre ordinateur si vous êtes fatigué.

• Organisez votre ordinateur afin que vous puissiez travailler dans une

position naturelle et détendue. Placez les éléments que vous utilisez

souvent à portée de main.

12

Page 13

• Positionnez votre ordinateur directement en face de vous pour plus de

sécurité et de confort. Assurez-vous que votre clavier et touchpad sont

à une hauteur confortable. L’écran devrait être à environ 45-70 cm (1830 pouces) de vos yeux.

Si vous utilisez votre ordinateur pendant de longues périodes, assis à

un bureau, achetez un clavier externe pour un confort amélioré.

• Pour protéger votre ouïe, lors de l’utilisation de haut-parleurs ou d’un

casque, augmentez le volume progressivement jusqu’à ce que vous

pouvez entendre clairement et confortablement, n’augmentez pas le

niveau de volume après que vos oreilles se sont habituées. N’écoutez

pas à un fort volume pendant une période prolongée. N’augmentez pas

le volume afin de bloquer les bruits environnants ; baissez le volume si

vous n’entendez pas les personnes qui parlent près de vous.

• Le dessous de l’ordinateur, l’adaptateur secteur et l’air des

fentes de ventilation peuvent devenir chauds pendant

l’utilisation. Évitez le contact continu du corps et ne placez

pas l’ordinateur sur vos genoux lorsqu’il est en

fonctionnement.

• Veillez à ce que les fentes de ventilation et les ouvertures de l’ordinateur

ne soient pas obstruées ou recouvertes. Ne placez pas l’ordinateur sur

une surface souple (comme un tapis, une chaise ou un lit), qui

pourraient bloquer les fentes de ventilation.

• N’enfoncez pas d’objets dans les fentes du châssis ou de ventilation car

ils pourraient entrer en contact avec des points de voltage ou courtcircuiter des éléments, d’où un risque d’incendie ou d’électrocution.

Informatique de base - 13

Page 14

• Certains troubles des mains, des poignets, des bras, du cou, des

épaules, des jambes et du dos peuvent être associés à, ou aggravés

par certaines actions répétitives. Pour réduire votre risque de

développer ces troubles, tapez avec vos poignets droits et vos mains et

les poignets légèrement au-dessus du clavier. Si vous avez des

périodes de douleurs, fourmillements, engourdissements ou autres

gênes, veuillez contacter votre médecin.

• Nous conseillons aux parents de contrôler l’utilisation des jeux par leurs

enfants. Si vous ou votre enfant avez les symptômes suivants : vertiges,

vision floue, tremblements des yeux ou des muscles, perte de

conscience, désorientation, tout mouvement involontaire ou convulsion,

cessez IMMÉDIATEMENT l’utilisation et consultez votre médecin. Cela

peut se produire même si la personne n’a pas d’antécédents médicaux

de l’épilepsie.

14

Page 15

APPRENDRE À CONNAÎTRE VOTRE

ORDINATEUR

Après avoir installé votre ordinateur, comme illustré dans les instructions

d’installation, nous allons vous faire explorer votre nouvel ordinateur

Packard Bell.

Packard Bell EasyNote LE

Apprendre à connaître votre ordinateur - 15

Page 16

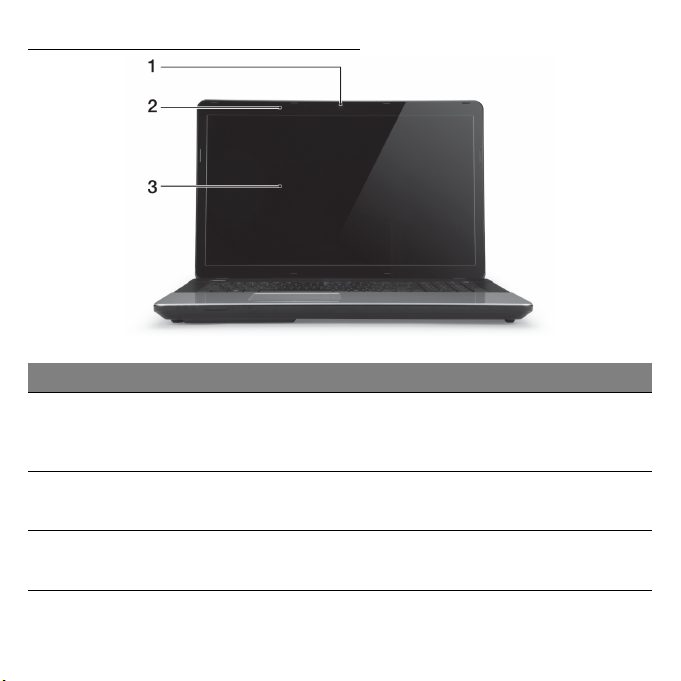

VUE SUPÉRIEURE - AFFICHAGE

# Icône Élément Description

Webcam pour communication vidéo.

1 Webcam

Une lumière à côté de la webcam indique que

la webcam est active.

2 Microphone

3 Écran d’affichage

16

Microphone interne pour l’enregistrement

sonore.

Également appelé écran LCD (Liquid Crystal

Display), il affiche les données de l’ordinateur.

Page 17

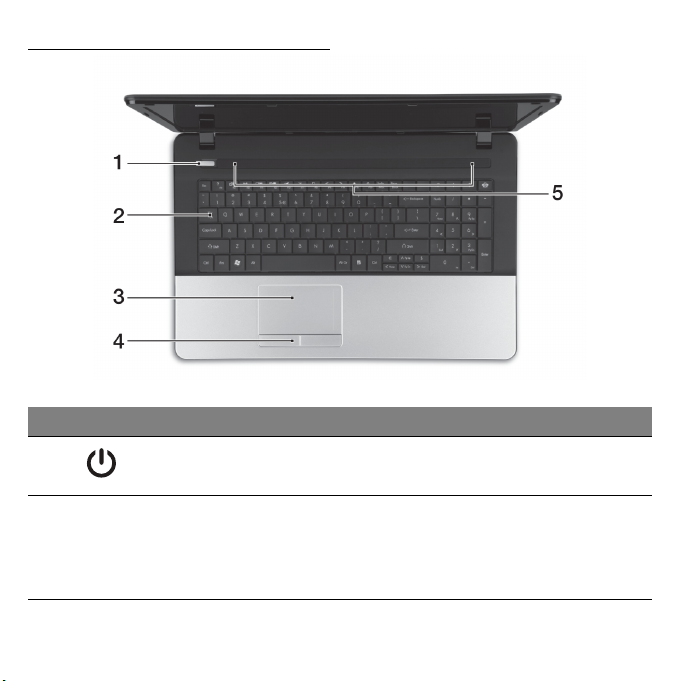

VUE SUPÉRIEURE - CLAVIER

# Icône Élément Description

1

2Clavier

Bouton/Indicateur

d’alimentation

Met l’ordinateur sous tension et hors tension.

Indique l’état d’alimentation de l’ordinateur.

Pour l’entrée des informations dans votre

ordinateur.

- Les touches spéciales sont décrites à la

page 18.

Apprendre à connaître votre ordinateur - 17

Page 18

# Icône Élément Description

3 Touchpad

4

5 Haut-parleurs Produit le son stéréo.

Boutons

(gauche et droit)

Périphérique de pointage sensible au touché

qui fonctionne comme une souris.

Le côté gauche et le côté droit du bouton

fonctionnent comme boutons de sélection

gauche et droite.

Touches spéciales

Le clavier de votre ordinateur comporte des touches qui activent des

fonctions spéciales. La fonction de chaque touche est clairement indiquée

par une icône.

Icône Fonction Description

Touche spéciale

Fn

pour la seconde

fonction

Aide Ouvre le menu de l’aide.

Sauvegarder

Active une seconde fonction sur certaines touches.

P.ex., appuyez la touche Fn pour activer les touches

F1 à F12.

Permet de créer des copies de sauvegarde de votre

ordinateur, que ce soit de l’intégralité du système ou

uniquement certains fichiers et dossiers. Créez une

planification régulière ou faites des copies quand vous

le voulez.

18

Page 19

Icône Fonction Description

Communication

Active/désactive les périphériques de communication

de l’ordinateur.

Choix de

l’affichage

Écran noir

Touchpad Active et désactive le touchpad.

Lecture/Pause

Arrêter Arrêtez la lecture du fichier multimédia sélectionné.

Précédent Retournez au fichier multimédia précédent.

Suivant Passez au fichier multimédia suivant.

Luminosité - Diminue la luminosité de l’écran.

Luminosité + Augmente la luminosité de l’écran.

Permet de permuter l’affichage entre l’écran

d’affichage, le moniteur externe (s’il est connecté) et

les deux.

Désactive le rétro éclairage de l’écran pour économiser

l’énergie. Appuyez sur une touche pour le rallumer.

Lisez ou effectuez une pause d’un fichier multimédia

sélectionné.

Apprendre à connaître votre ordinateur - 19

Page 20

Icône Fonction Description

Ouvre l’application Réseaux sociaux.

Réseau social

Volume + Augmente le volume sonore.

Volume - Diminue le volume sonore.

Haut-parleur Active et désactive les haut-parleurs.

- Si cette application n’est pas installée, la touche

démarrera votre application messagerie

instantanée.

Touches spéciales

L’ordinateur utilise des touches spéciales (combinaisons de touches) pour

accéder aux touches de fonction et aux commandes de navigation.

Pour activer les touches spéciales, appuyez et maintenez la touche Fn

(en bas à gauche) avant d’appuyer sur l’autre touche dans la combinaison

de la touche spéciale.

Touche spéciale Fonction Description

Fn + touches

spéciales

(voir page 18)

Fn + Accueil Défile au début d’un document.

Fn + Fin Défile à la fin d’un document.

Touches de

fonction

Active les touches F1 à F12.

20

Page 21

Touche spéciale Fonction Description

Fn + Page Préc

Défile d’une page vers le haut dans un

document.

Fn + Page Suiv

- Remarque : Il n’est pas nécessaire d’appuyer sur la touche Fn pour utiliser les

touches de fonction F1 à F12 lorsque vous démarrez votre ordinateur ou lorsque

vous utilisez le BIOS.

Pour échanger la touche spéciale et la fonction spéciale des touches F1 à F12,

changez le paramètres de la touche de fonction dans le BIOS (pour ouvrir le BIOS

appuyez sur F2 lors du démarrage de votre ordinateur, puis sélectionnez le menu

Main (Principal) et changez Function key behavior (Comportement des touches de

fonction) sur Function keys (Touches de fonction)).

Défile d’une page vers le bas dans un

document.

Touchpad

Le pavé tactile contrôle la flèche sur l’écran, appelée le pointeur ou le

curseur. Lorsque vous faites glisser votre doigt sur le pavé sensible au

toucher, le pointeur suivra ce mouvement.

Multi-geste

Le touchpad prend en charge les commandes multi-geste. Il peut

reconnaître des modèles qui utilisent plus d’un doigt. Cela permet de

contrôler les applications avec quelques gestes simples, tels que :

Apprendre à connaître votre ordinateur - 21

Page 22

• Pincer : Faites rapidement un zoom

avant et arrière sur les photos, cartes et

documents avec un simple geste doigtpouce.

• Tourner : Naviguez dans les photos, sites Web ou documents en

faisant glisser deux doigts horizontalement.

• Pivoter : Faites pivoter les photos ou les fichiers PDF de 90° avec un

mouvement de rotation à deux doigts.

• Défiler : Naviguez rapidement dans les pages Web, documents et listes

de lecture musicales vers le bas ou le haut en déplaçant deux doigts

verticalement.

22

Page 23

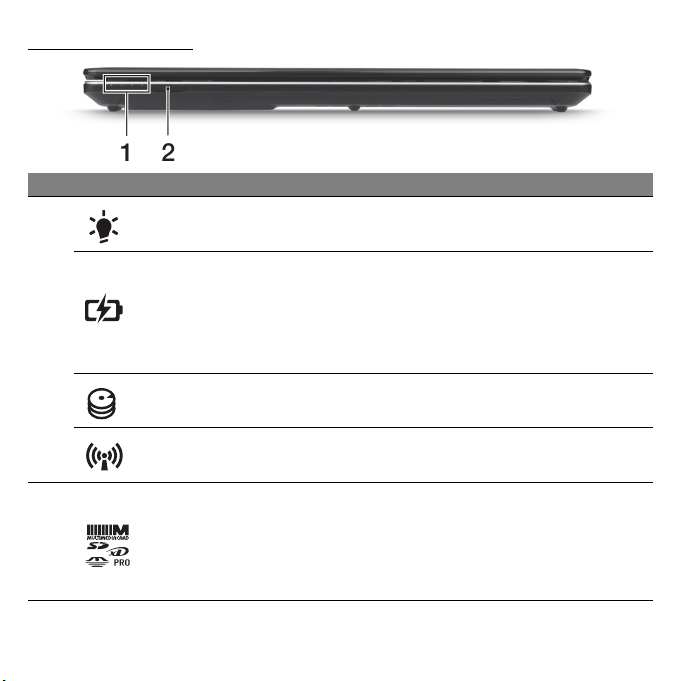

VUE FRONTALE

# Icône Élément Description

Indicateur

d’alimentation

Indicateur de la

batterie

1

Indicateur du

disque dur

Indique l’état d’alimentation de l’ordinateur.

Indique l’état de la batterie de l’ordinateur.

- Charge : La lumière est orange lorsque la

batterie se recharge.

- Pleine charge : La diode est bleue en mode

secteur.

Indique l’activité du disque dur.

Indicateur de

communication

2

- Remarque : Les indicateurs du panneau avant sont visibles même lorsque l’écran

LCD est fermé.

Lecteur de

cartes

multiples en un

Indique l’état du périphérique de connectivité sans

fil de l’ordinateur.

Accepte une carte mémoire Secure Digital (SD),

MultiMediaCard (MMC), Memory Stick Pro (MS

PRO) et xD-Picture (xD).

- Poussez pour retirer/installer la carte. Seule une

carte peut fonctionner à un moment donné.

Apprendre à connaître votre ordinateur - 23

Page 24

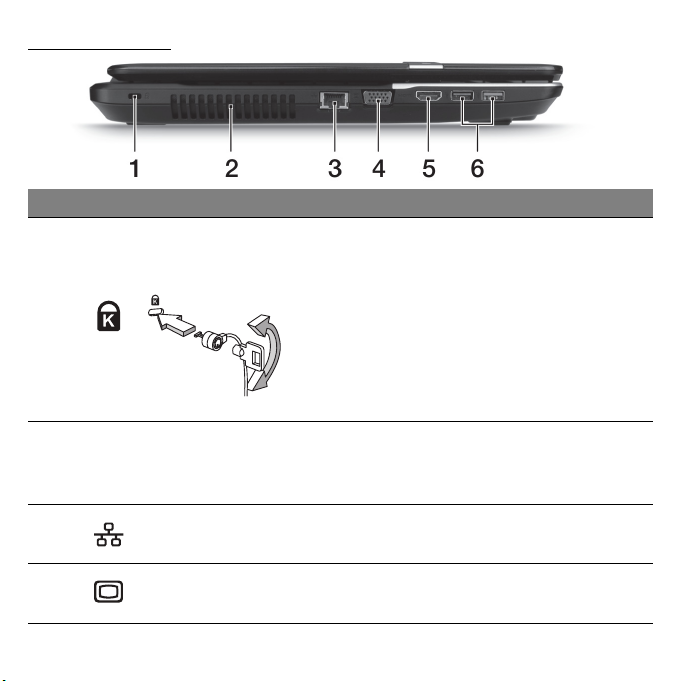

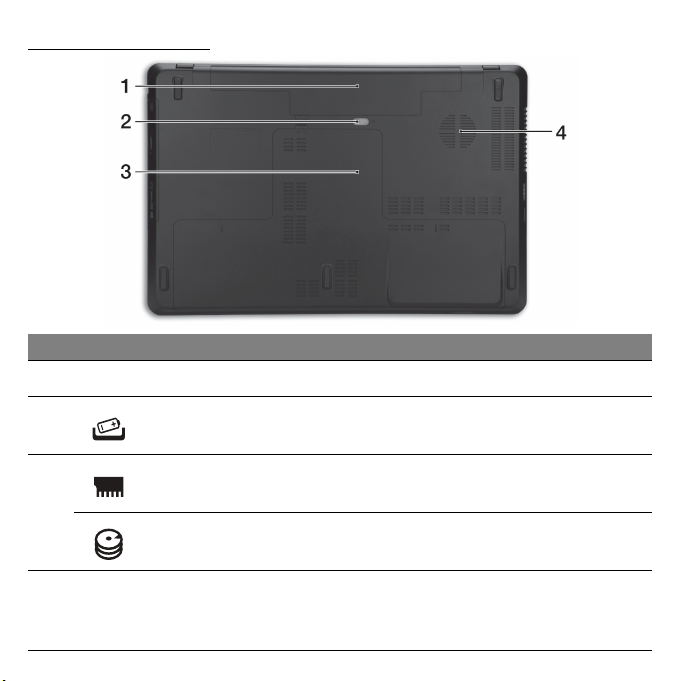

VUE GAUCHE

# Icône Élément Description

Fente pour cadenas

Kensington

1

Ventilation et

2

3 Port Ethernet RJ-45

ventilateur de

refroidissement

Se connecte à un cadenas de sécurité pour

ordinateur Kensington.

- Enroulez le câble du cadenas de sécurité

pour ordinateur autour d’une table, de la

poignée d’un tiroir verrouillé, ou de tout autre

objet fixe.

Insérez le cadenas dans l’encoche et

tournez la clef pour verrouiller le cadenas.

Certains modèles ne possèdent pas de clef.

Permet à l’ordinateur de rester froid.

- Ne couvrez pas et ne bloquez pas les

ouvertures.

Se connecte à un réseau Ethernet 10/100/1000

Base.

24

4

Port d’affichage

(VGA) externe

Se connecte à un périphérique d’affichage

(p.ex. un moniteur externe, un projecteur LCD).

Page 25

# Icône Élément Description

5Port HDMI

6 Ports USB

Prend en charge les connexions vidéo

numériques à haute définition.

Se connectent à des périphériques USB.

- Si un port est noir, il est compatible USB 2.0,

si un port est bleu, il est également

compatible USB 3.0 (voir ci-dessous).

Informations sur USB 3.0

• Compatible avec les peripheriques USB 3.0 et version anterieure.

• Pour des performances optimales, utilisez des peripheriques certifies

USB 3.0.

• Defini par la specification USB 3.0 (SuperSpeed USB).

Apprendre à connaître votre ordinateur - 25

Page 26

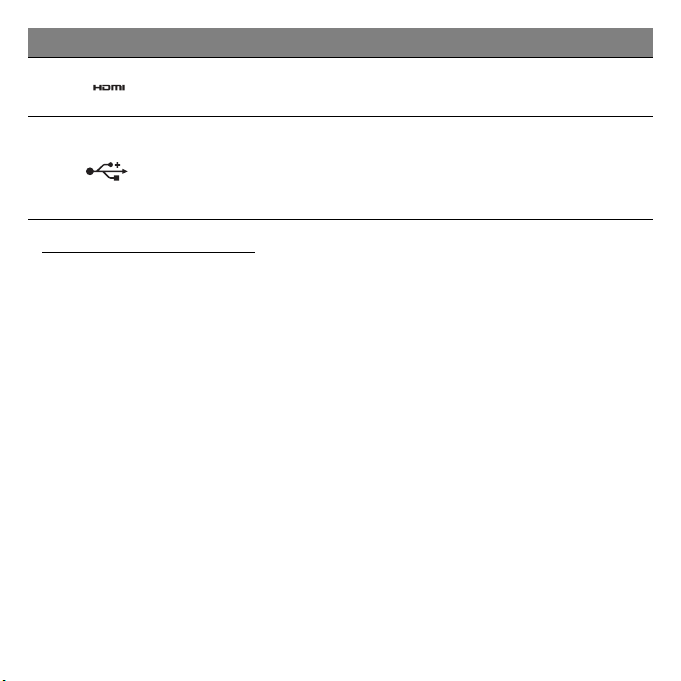

VUE DROITE

# Icône Élément Description

Se connecte à des périphériques audio en

sortie (p.ex. haut-parleurs ou un casque

Prise haut-parleurs/

1

2Port USB

3 Lecteur optique

casque

Prise microphone Accepte les entrées de microphones externes.

stéréo).

- Prend en charge les casques 3,5 mm

compatibles avec microphone intégré (p.ex.

casques pour Smartphone Acer).

Se connectent à des périphériques USB.

- Si un port est noir, il est compatible USB 2.0,

si un port est bleu, il est également

compatible USB 3.0 (voir ci-dessous).

Lecteur optique interne, accepte les CD ou les

DVD.

26

Page 27

# Icône Élément Description

4

5

6

7 Prise d’alimentation

Indicateur d’accès du

disque optique

Bouton d’éjection du

lecteur optique

Trou d’éjection

d’urgence

S’allume lorsque le lecteur optique est actif.

Éjecte le disque optique du lecteur.

Éjecte le plateau du lecteur optique lorsque

l’ordinateur est hors tension.

- Insérez délicatement un trombone pour

éjecter le plateau du lecteur optique.

Se connecte à l’adaptateur secteur de votre

ordinateur.

Informations sur USB 3.0

• Compatible avec les peripheriques USB 3.0 et version anterieure.

• Pour des performances optimales, utilisez des peripheriques certifies

USB 3.0.

• Defini par la specification USB 3.0 (SuperSpeed USB).

Apprendre à connaître votre ordinateur - 27

Page 28

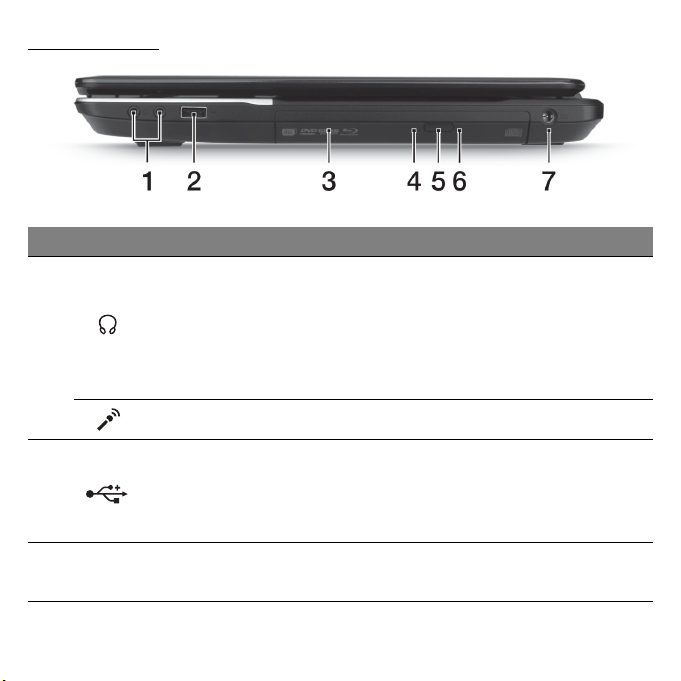

VUE DE LA BASE

# Icône Élément Description

1 Baie de la batterie Contient la batterie de l’ordinateur.

28

2

3

4

Loquet de libération de la

batterie

Compartiment mémoire

Baie du disque dur

Ventilation et ventilateur

de refroidissement

Libère la batterie pour le retrait. Insérez un

outil approprié et faites glisser pour libérer.

Contient la mémoire principale de

l’ordinateur.

Contient le disque dur de l’ordinateur (fixé

avec des vis).

Permet à l’ordinateur de rester froid.

- Ne couvrez pas et ne bloquez pas les

ouvertures.

Page 29

METTRE VOTRE ORDINATEUR À

NIVEAU

EXTENSION AVEC DES OPTIONS

Votre ordinateur vous offre de nombreuses options pour expérience

informatique complète.

Options de connectivité

Les ports vous permettent de connecter des périphériques à l’ordinateur.

Pour des instructions sur la connexion des différents périphériques à

l’ordinateur, lisez la section suivante.

Lecteur de carte mémoire

Les cartes mémoire sont utilisées dans une vaste

sélection d’appareils photo numériques, PDA,

lecteurs MP3 et téléphones mobiles.

Insérer une carte mémoire

1. Alignez la carte de sorte que les connecteurs soient dirigés vers le port

et vers le bas.

2. Faites glisser la carte doucement dans le port. Si vous trouvez que vous

avez besoin de forcer pour insérer la carte, essayez de réorienter la

carte légèrement.

Mettre votre ordinateur à niveau - 29

Page 30

3. Poussez la carte jusqu’à ce qu’elle s’enclenche en place. Quelques

millimètres de la carte dépasseront de la fente.

Si la carte contient des fichiers, la fenêtre de lecture automatique de

Windows peut apparaître (cela dépend du contenu de la carte) et vous

demandera si vous souhaitez utiliser un programme pour accéder au

contenu de la carte. Sélectionnez une option ici, si cela est approprié,

sinon cliquez sur Annuler. Si la carte ne contient pas de fichiers, ou des

fichiers inconnus, une fenêtre s’ouvre affichant le contenu de la carte.

Cartes SD, SDHC et SDXC

De différents types de cartes SD recouvrent de différentes capacités, tout

en utilisant le même design global. Les cartes SD contiennent jusqu’à

4 Go, les cartes SDHC contiennent jusqu’à 32 Go, et les cartes SDXC

peuvent contenir jusqu’à 2048 Go (2 To). Votre ordinateur fournit un

lecteur de carte compatible SDHC ou SDXC.

Remarque : Les cartes mémoire SDXC ne peuvent être utilisées que

dans un lecteur compatible SDXC. Les cartes SD et SDHC peuvent

être utilisées dans les deux types.

30

Page 31

Retirer une carte d’un lecteur de carte mémoire

1. Cliquez sur l’icône Retirer le

périphérique en toute sécurité

dans la Zone de notification (à

côté de l’horloge).

2. Cliquez sur Éjecter la carte SD

(ou le nom du périphérique).

3. Attendez l’affichage d’un message

Vous pouvez retirer le

périphérique en toute sécurité.

4. Retirez la carte.

Fonction réseau intégrée

La fonction réseau intégrée vous permet de

connecter votre ordinateur à un réseau

Ethernet.

Connectez un câble Ethernet du port Ethernet

(RJ-45) à sur l’ordinateur à une prise réseau

ou à un concentrateur réseau.

1

2

Mettre votre ordinateur à niveau - 31

Page 32

Universal Serial Bus (USB)

Le port USB est un port série à haute vitesse

qui permet de connecter des périphériques

USB sans occuper les ressources du

système.

Certains ordinateurs peuvent avoir un ou

plusieurs ports USB 3.0. Ils ressemblent aux

ports USB standards, sauf qu’ils

comprennent d’autres connexions internes et

sont bleus. Vous pouvez utiliser des

périphériques compatibles USB 3.0 avec ces

ports pour bénéficier de vitesses de transfert

plus rapides.

Port vidéo

Connectez à un moniteur avec un port VGA ou DVI (le type de connexion

prise en charge dépend de la configuration de votre ordinateur). Le câble

approprié est généralement fourni avec le moniteur.

Procédez comme suit pour connecter un moniteur à votre ordinateur :

1. Vérifiez que l’ordinateur est hors tension et l’interrupteur d’alimentation

du moniteur est éteint.

2. Branchez le câble vidéo au port du moniteur sur l’ordinateur. Fixez la

connexion du câble avec les vis fournies.

3. Connectez le câble d’alimentation du moniteur et branchez-le dans une

prise murale correctement mise à la terre.

32

Page 33

4. Suivez toutes les instructions d’installation dans le manuel d’utilisation

du moniteur.

5. Allumez le moniteur, puis l’ordinateur.

6. Assurez-vous que la résolution et la fréquence de rafraîchissement

n’excèdent pas les spécifications du moniteur. Si nécessaire, modifiez

les paramètres d’affichage utilisés par l’ordinateur.

Remarque : Pour accéder aux contrôles d’affichage : Cliquez sur

Démarrer, Panneau de configuration, Apparence et

personnalisation. Cliquez sur la catégorie Affichage, puis

sélectionnez Modifier les paramètres d’affichage.

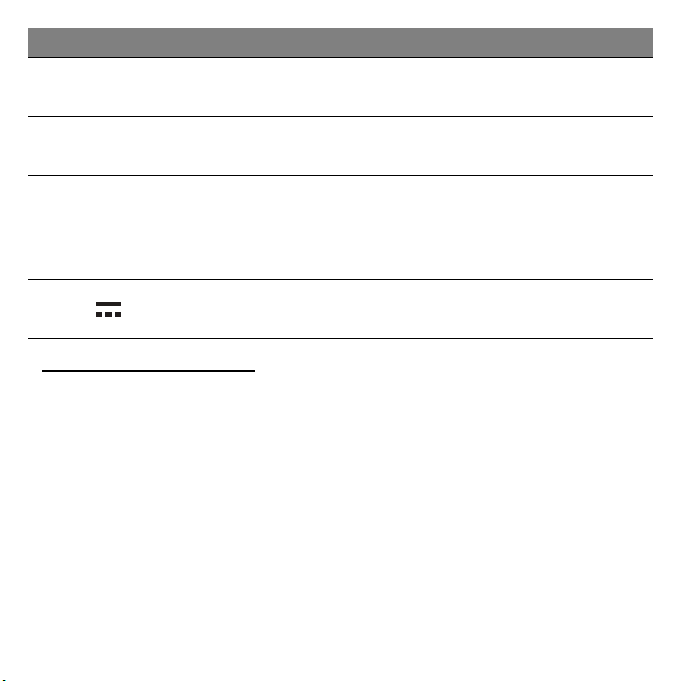

Interface multimédia haute définition (seulement pour certains modèles)

HDMI (interface multimédia haute

définition) est une interface audio/

vidéo entièrement numérique, non

comprimée, largement prise en

charge. HDMI fournit une interface

entre toute source audio/vidéo

numérique compatible, telle qu’un

décodeur, un lecteur de DVD et un

récepteur A/V, et un audio numérique

et/ou moniteur vidéo compatible, tel

qu’un téléviseur numérique, sur un seul câble.

Utilisez le port HDMI sur votre ordinateur pour connecter un équipement

audio et vidéo haut de gamme. Un seul câble permet une installation

propre et une connexion rapide.

Mettre votre ordinateur à niveau - 33

Page 34

Casque et microphone

Ces deux ports vous permettent de connecter des périphériques audio.

Utilisez le port casque pour brancher un casque stéréo ou haut-parleurs

alimentés. Brancher un périphérique audio au port casque désactive les

éventuels haut-parleurs intégrés. Utilisez le port microphone pour

connecter un microphone externe pour un enregistrement mono. Brancher

un microphone externe désactive le microphone intégré.

34

Page 35

ALIMENTATION

ADAPTATEUR SECTEUR

Votre ordinateur peut utiliser l’adaptateur secteur externe fourni (une

« brique » d’alimentation) pour fonctionner sur courant alternatif. Un câble

d’alimentation est fourni et est approprié pour le pays où l’ordinateur a été

acheté.

L’adaptateur secteur fournit une puissance suffisante pour faire

fonctionner votre ordinateur et recharger la batterie en même temps.

Attention : Ne couvrez pas et ne placez pas l’adaptateur secteur.

Éloigner l’adaptateur d’autres objets lui permet de refroidir

correctement pendant l’utilisation.

Alimentation - 35

Page 36

Utilisez uniquement l’adaptateur secteur fourni avec votre ordinateur. Bien

que d’autres adaptateurs puissent paraître similaires, leur utilisation peut

endommager votre ordinateur.

Avertissement : L’adaptateur secteur et la face inférieure de

l’ordinateur peuvent chauffer en cas d’utilisation prolongée. Ceci

est normal, mais peut causer des blessures avec un contact

prolongé.

BATTERIE

L’ordinateur utilise une batterie qui vous offre de longues durées

d’utilisation entre chaque recharge.

Caractéristiques de la batterie

La batterie a les caractéristiques qui suivent :

• Utilisation des standards technologiques actuels.

• Émission d’un avertissement de batterie basse.

La batterie se recharge à chaque fois que vous connectez l’adaptateur

secteur à l’ordinateur. Votre ordinateur a une fonction de charge en

utilisation, permettant de recharger la batterie tout en continuant à utiliser

l’ordinateur. Cependant, la recharge avec l’ordinateur éteint permet un

temps de charge beaucoup plus rapide.

La batterie est pratique lorsque vous voyagez ou lors de coupures

d’électricité. Il est recommandé d’avoir une batterie de rechange chargée,

disponible pour un éventuel remplacement. Contactez votre revendeur

pour des détails sur la commande d’une batterie supplémentaire.

36

Page 37

Maximaliser la durée de vie de la batterie

Comme toutes les autres batteries, la batterie de votre ordinateur se

dégrade à la longue. Cela signifie que les performances de la batterie

diminuent avec le temps et l’utilisation.

Pour maximaliser durée de vie de la batterie, il est conseillé de respecter

les recommandations suivantes.

Conditionnement d’une nouvelle batterie

Avant la première utilisation d’une batterie, un processus de

« conditionnement » doit d’abord être suivi :

1. Insérez la nouvelle batterie dans l’ordinateur. Ne mettez pas l’ordinateur

sous tension.

2. Connectez l’adaptateur secteur et chargez complètement la batterie.

3. Déconnectez l’adaptateur secteur.

4. Mettez l’ordinateur sous tension et utilisez-le sur l’alimentation de la

batterie.

5. Videz entièrement la batterie.

6. Connectez de nouveau l’adaptateur secteur et chargez encore

complètement la batterie.

Procédez encore ainsi jusqu’à ce que la batterie se charge et se décharge

trois fois.

Utilisez ce processus de conditionnement pour toutes les nouvelles

batteries ou si une batterie n’a pas été utilisée depuis longtemps. Lorsque

l’ordinateur n’est pas en utilisation pendant plus de deux semaines, il est

conseillé de retirer la batterie de l’unité.

Alimentation - 37

Page 38

Avertissement : N’exposez pas les batteries à des températures

inférieures à 0°C (32°F) ou supérieures à 45°C (113°F). Les

températures extrêmes peuvent être néfastes pour la batterie.

En suivant ce processus de conditionnement, vous conditionnez votre

batterie pour accepter la charge maximale possible. Le non-respect de

cette procédure ne permet pas d’avoir la charge maximale de la batterie et

raccourcira également la durée de vie effective de votre batterie.

De plus, la durée de vie utile de la batterie est affectée de manière

négative par ces types d’utilisation :

• Utilisation constante de l’ordinateur sur l’alimentation du secteur avec la

batterie insérée. Si vous souhaitez utiliser l’ordinateur constamment sur

l’alimentation secteur, il est conseillé de retirer la batterie de l’ordinateur

une fois pleinement chargée.

• Ne pas décharger/recharger la batterie à ses extrêmes comme décrit cidessus.

• Fréquence d’utilisation ; la batterie atteindra la fin de sa vie effective

d’autant plus vite que vous l’utilisez souvent. Une batterie d’ordinateur

standard a une durée de vie d’environ 300 charges.

Remplacer la batterie

L’ordinateur notebook utilise des batteries au lithium. Remplacez la

batterie par une batterie du même type que celle fournie avec votre

appareil. Une batterie d’un autre type peut poser un risque d’incendie ou

d’explosion.

38

Page 39

Avertissement : Les batteries incorrectement manipulées

risquent d’exploser. Vous ne devez jamais les démonter, ni les

exposer au feu. Éloignez-les des enfants. Respectez la

réglementation locale pour mettre au rebut les batteries usagées.

Installer ou retirer la batterie

Important ! Avant de retirer la batterie de l’unité, connectez

l’adaptateur secteur si vous souhaitez continuer à utiliser l’ordinateur.

Dans le cas contraire, mettez d’abord l’ordinateur hors tension.

Pour installer une batterie :

1. Alignez la batterie sur la baie de la batterie ouverte. Assurez-vous que

l’extrémité avec les contacts entre en premier et que la surface

supérieure de la batterie est dirigée vers le haut.

2. Faites glisser la batterie dans sa baie et poussez la batterie doucement

jusqu’à ce qu’elle se verrouille en place.

Pour retirer une batterie :

1. Faites glisser le loquet de libération de la batterie pour libérer la batterie.

2. Tirez la batterie de sa baie.

Charger la batterie

Pour charger la batterie, assurez-vous d’abord qu’elle est correctement

installée dans la baie de la batterie. Branchez l’adaptateur secteur à

l’ordinateur et connectez à une prise secteur. Vous pouvez continuer à

utiliser votre ordinateur sur l’alimentation du secteur pendant la recharge

Alimentation - 39

Page 40

de votre batterie. Cependant, la recharge avec l’ordinateur éteint permet

un temps de charge beaucoup plus rapide.

Remarque : Il est recommandé de recharger la batterie avant le

coucher. Charger la batterie la nuit avant un voyage permet de

commencer la journée suivante avec une batterie pleinement

chargée.

Vérification du niveau de la batterie

La jauge de la batterie de Windows indique le niveau actuel de la batterie.

Placez le curseur sur l’icône batterie/alimentation sur la barre des tâches

pour voir le niveau actuel de la batterie.

Optimiser l’autonomie de la batterie

L’optimisation de l’autonomie de la batterie vous aide à obtenir le

maximum des batteries, prolongeant le cycle charge/recharge et

améliorant l’efficacité de la recharge. Il est recommandé de suivre les

suggestions ci-dessous :

• Achetez une batterie supplémentaire.

• Utilisez l’adaptateur secteur autant que possible, réservant la batterie

pour l’utilisation en déplacement.

• Éjectez la Carte PC lorsqu’elle n’est pas utilisée, car elle continue à

consommer de l’énergie (pour certains modèles).

• Conservez la batterie dans un endroit frais et sec. La température

recommandée est 10°C (50°F) à 30°C (86°F). Des températures

conduisent la batterie à s’auto-décharger plus rapidement.

40

Page 41

• Trop de recharges réduisent l’autonomie de la batterie.

• Prenez soin de votre adaptateur secteur et de la batterie.

Avertissement de batterie basse

Lors de l’utilisation de l’alimentation de la batterie, surveillez la jauge de la

batterie de Windows.

Avertissement : Connectez l’adaptateur secteur dès que

possible après que l’avertissement de batterie basse apparaît.

Les données seront perdues si la batterie se vide complément et

l’ordinateur s’éteint.

Lorsque l’avertissement de batterie basse apparaît, la liste des actions

recommandées dépend de votre situation :

Condition Actions Recommandées

L’adaptateur secteur

et une prise secteur

sont disponibles.

1. Branchez l’adaptateur secteur à l’ordinateur,

puis connectez au secteur.

2. Enregistrez tous les fichiers devant l’être.

3. Remettez-vous au travail.

Éteignez l’ordinateur si vous souhaitez

recharger la batterie rapidement.

Alimentation - 41

Page 42

Condition Actions Recommandées

Une batterie de

rechange chargée est

disponible.

1. Enregistrez tous les fichiers devant l’être.

2. Fermez toutes les applications.

3. Arrêtez le système d’exploitation pour éteindre

l’ordinateur.

4. Remplacez la batterie.

5. Allumez l’ordinateur et remettez-vous au travail.

L’adaptateur secteur

ou une prise secteur

n’est pas disponible.

Vous n’avez pas de

batterie secteur.

1. Enregistrez tous les fichiers devant l’être.

2. Fermez toutes les applications.

3. Arrêtez le système d’exploitation pour éteindre

l’ordinateur.

42

Page 43

Logiciels

Utiliser Windows et de vos logiciels

Les ordinateurs Packard Bell comportent des logiciels pour vous aider à

utiliser votre ordinateur ; les programmes et catégories disponibles sur

votre ordinateur dépendent du modèle acheté.

Centre d’accueil

La première fois que vous allumez votre ordinateur, la fenêtre Centre

d’accueil s’ouvre. Le Centre d’accueil vous présente les nouvelles

fonctions et les nouveaux outils de Windows. Vous pouvez accéder au

Centre d’accueil plus tard en cliquant sur Démarrer > Mise en route.

Offre de sécurité Internet

Il est vital de protéger votre ordinateur contre les virus et les attaques sur

Internet (voir Sécurité à la page 59). Un programme complet de sécurité

sur Internet, y compris une période d’essai gratuite, est proposé lorsque

vous démarrez votre ordinateur. Activez cette protection avant de vous

connecter à Internet. Cette suite de sécurité protège votre ordinateur

contre les menaces en ligne les plus récentes et protège vos données

personnelles (informations d’identifiants de compte bancaire, numéro de

carte de crédit, mots de passe, et plus).

Logiciels - 43

Page 44

Packard Bell Recovery Management

Pour préparer votre ordinateur aux options de récupération du système,

vous devez créer un jeu de disques de récupération dès que possible.

Voir page 87 pour plus d’informations.

Lire les fichiers multimédia

Vous pouvez utiliser les logiciels multimédia installés sur votre ordinateur

pour lire de la musique, visionner des films ou des diaporamas et regarder

la télévision (sous réserve que votre ordinateur soit équipé d’un tuner TV).

Un ou plusieurs programmes multimédia sont installés sur votre

ordinateur, notamment le Lecteur Windows Media et éventuellement

Windows Media Center qui sont fournis par Microsoft. D’autres

programmes multimédia peuvent avoir été installés par Packard Bell pour

vous faire bénéficier d’une expérience multimédia améliorée.

Lecteur Windows Media

Le Lecteur Windows Media peut être utilisé pour lire des fichiers audio

MP3 ou WMA ou la plupart des fichiers vidéo.

44

Page 45

Windows Media Center (option)

Certains ordinateurs intègrent

également des 'centres'

multimédia tout-en-un tels que

Windows Media Center. Ces

programmes peuvent traiter une

large gamme de contenus

multimédia présentés avec des

menus simples qui peuvent être

aisément contrôlés au moyen

d’une télécommande. Vous

pouvez regarder des programmes télévisés en direct ou enregistrés (sous

réserve que votre ordinateur soit équipé d’un tuner TV), écouter de la

musique au format numérique, visionner des photos et des vidéos

personnelles, ou accéder aux contenus de services en ligne.

Pour lancer le programme multimédia installé sur votre ordinateur, cliquez

sur Démarrer > Windows Media Center.

Configuration

Attention : Si votre ordinateur dispose d’une télécommande ou

d’un tuner TV, ils doivent être branchés et activés avant de

pouvoir lancer le programme multimédia pour la première fois.

La première fois que vous lancez le programme multimédia, un assistant

d’installation s’initialise, vous permettant ainsi de configurer certains

paramètres de base. Le cas échéant, sélectionnez l’option Express setup

(Installation expresse) pour pouvoir, si nécessaire, configurer des options

supplémentaires.

Logiciels - 45

Page 46

Remarque : Si vous disposez d’une connexion Internet, le guide

(guide électronique des programmes) vous permet d’afficher une liste

répertoriant les programmes TV. Le guide vous fournit des

informations sur la chaîne et le réseau, ainsi que le titre, la description

et l’heure de diffusion prévue des programmes.

Exécution automatique

La fonction d’exécution automatique de

Windows vous permet de déterminer la

façon dont Windows gère les fichiers

multimédia hébergés sur les

périphériques de stockage amovibles

(appareil photo numérique, etc.).

Si vous insérez un support contenant des

fichiers (comme une clé USB ou carte

mémoire), Windows affiche une boîte de

dialogueue et vous demande de préciser

comment vous voulez ouvrir les fichiers.

Lecture de fichiers téléchargés

Les fichiers téléchargés peuvent être compatibles avec les programmes

multimédia installés sur votre ordinateur ou nécessiter des programmes

spécifiques. Les fichiers assortis de fonctions DRM ne peuvent être lus

qu’au moyen de programmes spécifiques (iTunes ou le Lecteur Windows

Media, par exemple) ou que sur des périphériques certifiés utilisables

avec chaque type de fichier.

46

Page 47

Réseaux sociaux (en option)

L’application Réseaux sociaux permet

d’afficher rapidement les mises à jour de vos

amis et de faire vos propres mises à jour sans

quitter le bureau. Vous pouvez recevoir les

notifications et les mises à jour de statut

directement sur votre bureau, en utilisant le

volet Windows pour suivre plusieurs réseaux

sociaux (Facebook, YouTube, Flickr et Twitter).

Remarque : L’application Réseaux sociaux est une option

préinstallée et peut ne pas être installée sur tous les ordinateurs.

Soyez conscient des messages de vos amis et des images qu’ils postent

à mesure qu’ils se produisent ; une notification visible vous alertera à

chaque fois qu’un ami (ou abonnement) a une activité.

Si votre ordinateur comporte une touche optionnelle Réseaux

sociaux, appuyez-la pour ouvrir l’application Réseaux sociaux.

Connexion... ou Inscription

Le haut de l’application affiche votre photo de profil et vos informations de

compte Facebook. Si vous n’avez pas encore créé ou accédé à votre

profil Facebook, l’image du haut est l’espace réservé anonyme blanc ou

bleu, et aucune information n’est affichée.

Quand vous démarrez l’application Réseaux sociaux, vous serez invité à

vous connecter à vos réseaux sociaux. Si cela ne se produit pas

automatiquement, cliquez sur Connexion, en haut de la fenêtre Réseaux

Logiciels - 47

Page 48

sociaux. Si vous voulez seulement créer un nouveau profil Facebook,

cliquez sur Inscriptions et suivez les instructions.

Remarque : Toutes les activités sociales nécessitent un accès

Internet. Assurez-vous d’être connecté à Internet avant d’utiliser cette

application.

Autoriser l’accès

Pour recevoir des mises à jour, vous devez autoriser l’accès à vos

comptes de réseaux sociaux ; chaque compte doit être activé séparément.

Cliquez sur l’onglet pour le réseau que vous voulez activer.

Vous avez besoin de votre nom de compte et mot de passe pour chaque

réseau, ou d’en créer un nouveau compte si vous n’en avez pas.

Si vous avez déjà un compte, cliquez sur le bouton Connexion pour

activer l’accès, ou S’inscrire pour créer un compte.

Si vous avez choisi de créer un nouveau compte, veuillez remplir les

informations demandées, avec votre adresse de messagerie et un mot de

passe approprié. Vous continuerez ensuite pour autoriser l’accès pour

votre compte.

Si demandé, veuillez permettre l’accès pour toutes les étapes, cela

assurera que toutes les fonctions de Réseaux sociaux fonctionnent

normalement.

Remarque : Notez toutes les informations que vous utilisez pour les

nouveaux comptes, y compris le nom du compte, l’adresse de

messagerie et le mot de passe. Gardez ces informations cachées

dans un endroit sûr, pour pouvoir vous y référer lorsque vous accédez

à vos comptes ultérieurement.

48

Page 49

Accès à vos réseaux sociaux

Lorsque vous avez autorisé l’accès, votre photo de profil

et les informations de statut seront affichées. Vous pouvez

mettre à jour ces informations d’un clic.

Actions rapides

Cliquez sur un lien pour voir plus dans une nouvelle

fenêtre. C.-à-d. cliquez sur une entrée Facebook pour

ouvrir votre compte Facebook et afficher l’entrée entière ;

cliquez sur le titre d’une vidéo YouTube pour visionner la

vidéo.

Entrez votre statut dans la boîte Exprimez-vous ! et

cliquez sur Partager. Vos amis sur Facebook verront votre

statut instantanément.

Pour créer un nouvel album de photos sur Facebook, sélectionnez les

images que vous souhaitez ajouter, faites-les glisser sur votre photo de

profil. Vous serez invité à entrer un nom d’album et une description.

Cliquez sur Transférer pour commencer à copier les images sur votre

Facebook.

Cliquez sur les flèches dans la barre inférieure pour voir plus de

pages, s’il y a plus d’entrées pouvant être affichées sur une page.

Cliquez sur le point d’interrogation dans la barre supérieure pour voir le

fichier d’aide des Réseau sociaux.

Cliquez sur la flèche dans la barre supérieure pour masquer

l’application complète et afficher une petite barre d’alerte sur le côté de

Logiciels - 49

Page 50

votre écran. Cliquez sur la barre d’alerte (dessous) pour afficher la fenêtre

complète avec un résumé des activités de vos amis.

Remarque : N’utilisez pas l’icône X pour quitter les Réseaux sociaux,

à moins que vous vouliez arrêter d’envoyer ou recevoir les mises à

jour. Utilisez la flèche dans la barre supérieure pour afficher la barre

d’alerte.

Vérifier vos flux d’actualités et informations

Sélectionnez l’onglet pour le réseau que vous souhaitez afficher :

Une série de boutons pour le réseau sont disponibles pour chaque

réseau. Passez le curseur sur le bouton pour voir une description.

Sélectionnez le bouton que vous voulez voir et faites défiler la liste des

éléments.

Exemples d’onglets Facebook :

Le premier bouton, et la section affichée quand un onglet est sélectionné,

sont Flux d’actualités pour Facebook, Les plus regardées pour YouTube

et Contacts pour Flickr. S’il y a plus d’entrées pouvant être affichées sur

une page, utilisez les flèches dans la barre inférieure pour voir plus de

pages.

50

Page 51

Changer les paramètres

Cliquez sur l’icône des paramètres pour accéder aux paramètres des

réseaux sociaux.

Live Update - Si le bouton Live Update est actif, vous pouvez télécharger

et installer une version mise à jour de l’application Réseaux sociaux.

Cliquez sur l’onglet correspondant à un réseau afin de voir les paramètres

spécifiques. Vous pouvez définir la fréquence à laquelle un réseau est

vérifié (la fréquence d’actualisation) et se déconnecte des réseaux

spécifique dans cette section.

Cliquez sur le bouton X pour quitter la section Paramètres.

Logiciels - 51

Page 52

INTERNET

À LA DÉCOUVERTE D’INTERNET

Protéger votre ordinateur

Il est vital de protéger votre ordinateur contre les virus et les attaques sur

Internet (voir Offre de sécurité Internet à la page 43 et Sécurité à la page

59). Un programme complet de sécurité sur Internet est offert lorsque

vous démarrez votre ordinateur. Activez cette protection dès que possible,

et certainement avant de vous connecter à Internet.

Choisir un fournisseur d’accès Internet

Internet fait désormais partie intégrante de l’informatique

quotidienne. En quelques étapes simples, vous pouvez

accéder à un large éventail de connaissances et d’outils

de communication. Pour ce faire, vous devez tout

d’abord choisir un fournisseur d’accès Internet (FAI), ce

dernier assurant la connexion physique entre votre

ordinateur et Internet. Il est préférable de rechercher des

FAI disponibles dans votre région, sans oublier de discuter avec les

membres votre famille et vos amis de leur expérience ou de consulter les

commentaires et les avis de consommateurs. Le FAI que vous choisirez

vous indiquera comment vous connecter à Internet (il se peut que vous

ayez besoin de logiciels supplémentaires ou d’un « boîtier » spécial à

brancher sur votre ligne téléphonique).

52

Page 53

Types de connexion

Selon le modèle de votre ordinateur, votre lieu de résidence et vos besoins

en termes de communication, vous disposez de plusieurs méthodes pour

vous connecter.

Connexion d’accès à distance

Certains ordinateurs comportent un connecteur téléphonique

(« modem »). Cela vous permet de vous connecter à Internet en utilisant

votre ligne téléphonique. Avec une connexion d’accès à distance, vous ne

pouvez pas utiliser votre modem et votre téléphone simultanément sur

une même ligne téléphonique. Ce type de connexion est recommandé aux

utilisateurs ne se servant que très peu d’Internet, la vitesse de connexion

étant lente et le temps de connexion en général facturé sur une base

horaire.

DSL (ADSL, par exemple)

La DSL (Digital Subscriber Line) est une connexion « toujours active » qui

s’exécute sur une ligne téléphonique. La connexion DSL et le téléphone

n’utilisant pas les mêmes fréquences, vous pouvez vous servir de votre

téléphone tout en étant connecté. Pour pouvoir bénéficier de la DSL, vous

devez résider près du central d’une compagnie de téléphone (le service

est parfois indisponible dans les zones rurales). Bien que les vitesses de

connexion varient en fonction de votre lieu de résidence, la DSL fournit

généralement des connexions Internet extrêmement rapides et fiables. La

connexion étant toujours active, le service est généralement facturé sur

une base mensuelle fixe.

Internet - 53

Page 54

Remarque :

Les connexions DSL exigent un modem approprié. Le

modem est généralement fourni par le FAI lorsque vous ouvrez votre

compte. Bon nombre de ces modems intègre un « routeur » qui assure

l’accès réseau et Wi-Fi.

Câble

Ce service, qui fournit des connexions Internet rapides et toujours actives

par ligne TV câblée, est généralement disponible dans les grandes villes.

Vous pouvez utiliser votre téléphone et regarder le câble tout en étant

connecté.

3G (réseau étendu sans fil)

Une connexion 3G vous permet d’utiliser les réseaux cellulaires (comme

ceux utilisés par un téléphone mobile) pour vous connecter à Internet

quand vous êtes loin de la maison. Le connecteur d’une carte SIM peut

être intégré à votre ordinateur, ou peut nécessiter un périphérique

externe, comme un modem USB ou même un téléphone mobile équipé de

façon appropriée.

Remarque : Si votre ordinateur comporte un connecteur de carte

SIM, une carte SIM compatible est nécessaire ainsi qu’un contrat

avec un opérateur.

Avant d’utiliser les fonctionnalités 3G, vérifiez auprès de votre

opérateur pour voir si des frais supplémentaires seront nécessaires,

en particulier les frais d’itinérance.

54

Page 55

Connexions réseau

Les réseaux locaux (LAN) sont des groupes d’ordinateurs (installés par

exemple dans le même bâtiment ou la même maison) partageant la même

ligne et les mêmes ressources de communication. Lorsque vous installez

un réseau, vous pouvez partager des fichiers, des périphériques

(notamment une imprimante) et une connexion Internet. Vous pouvez

installer un réseau local en utilisant des technologies câblées (telles

qu’Ethernet) ou sans fil (telles que les technologies Wi-Fi ou Bluetooth).

Réseaux sans fil

On entend par LAN sans fil ou WLAN un réseau local sans fil reliant deux

ordinateurs entre eux, voire plus, sans utiliser de câbles. Mettre en œuvre

un réseau Wi-Fi est un jeu d’enfant et vous permet de partager des

fichiers, des périphériques et une connexion Internet.

Quels sont les avantages d’un réseau sans fil ?

Mobilité

Les réseaux locaux sans fil vous permettent, ainsi qu’aux autres

utilisateurs de votre réseau domestique, de partager l’accès aux fichiers et

périphériques connectés au réseau (une imprimante ou un scanneur, par

exemple).

Vous pouvez également partager une connexion Internet avec d’autres

ordinateurs installés chez vous.

Rapidité et simplicité d’installation

Installer un réseau local sans fil peut être rapide et aisé et élimine la

nécessité de faire passer des câbles par les murs et les plafonds.

Internet - 55

Page 56

Composants d’un réseau local sans fil

Pour installer un réseau sans fil chez vous, vous aurez besoin des

composants suivants :

Point d’accès (routeur)

Les points d’accès (routeurs) sont des émetteurs/récepteurs

bidirectionnels qui diffusent des données dans l’environnement proche.

Les points d’accès font office de médiateur entre le réseau câblé et le

réseau sans fil. La plupart des routeurs intègrent un modem DSL qui vous

permet de bénéficier d’une connexion Internet DSL haut débit. Le

fournisseur d’accès Internet (FAI) que vous avez choisi fournit

normalement le modem/routeur lorsque vous souscrivez aux services

qu’ils proposent. Lisez attentivement la documentation fournie avec votre

point d’accès/routeur pour des instructions d’installation détaillées.

Câble réseau (RJ45)

Un câble réseau (également appelé RJ45) est utilisé pour raccorder

l’ordinateur hôte au point d’accès (voir illustration ci-dessous). Ce type de

câble est également utilisé pour connecter des périphériques au point

d’accès.

Adaptateur sans fil

Un adaptateur sans fil interne est normalement installé sur votre

ordinateur. Un bouton ou des contrôles dans Windows vous

permettent d’activer ou de désactiver l’adaptateur.

56

Page 57

Diagramme d’un réseau fonctionnel

1. Point d’accès/routeur

2. Ordinateur de

bureau

3. Modem

4. Imprimante

5. Ordinateur portable

6. Assistant numérique

personnel/

Smartphone

7. Câbles réseau

(RJ45)

Activer/désactiver une connexion réseau sans fil

La plupart des ordinateurs sont équipés d’un bouton WiFi permettant

d’activer ou de désactiver la connexion réseau. Si votre ordinateur a

l’accès sans fil, mais n’a pas de bouton Communication, vous pouvez

activer ou désactiver votre réseau sans-fil, ou contrôler ce qui est partagé

sur le réseau avec les options de gestion du réseau. Cliquez sur

Démarrer > Panneau de configuration > Réseau et Internet >

Centre Réseau et partage.

5

6

4

1

3

7

2

Internet - 57

Page 58

Avertissement : L’utilisation des appareils sans fil en vol dans un

avion est interdite. Éteignez tous les appareils avant

d’embarquer, ils peuvent être dangereux pour le fonctionnement

de l’avion, peuvent perturber les communications et peuvent

même être illégaux.

Surfez sur le Web !

Pour pouvoir surfer sur le Web, vous avez besoin d’un

programme appelé navigateur. Internet Explorer vous

permet de surfer sur le Web facilement et en toute

sécurité. Une fois votre accès Internet installé sur votre

ordinateur et la connexion établie, cliquez sur le

raccourci Internet Explorer situé sur votre bureau et

bénéficiez d’une toute nouvelle expérience Internet !

Site Web de

Pour commencer, pourquoi ne pas visiter notre site Web

(www.packardbell.fr).

L’objectif de Packard Bell est de vous faire bénéficier d’un support

personnalisé en toutes circonstances. Consultez la section Support de

notre site Web pour obtenir une aide personnalisée en fonction de vos

besoins.

Le site www.packardbell.fr est votre portail vers un monde d’activités et

de services en ligne : visitez-le régulièrement pour obtenir des informations

récentes et connaître les derniers téléchargements disponibles !

58

Packard Bell

Page 59

Sécurité

Vous avez certainement hâte de découvrir toutes les ressources

d’Internet. Afin que vous soyez en sécurité en ligne, Packard Bell a

préinstallé l’antivirus primé de Symantec, Norton Internet Security™, sur

votre ordinateur.

Norton Internet Security fonctionne en arrière-plan pour bloquer les

menaces extérieures et protéger votre identité lorsque vous parcourez des

sites, effectuez des achats et des opérations bancaires en ligne.

Norton Internet Security empêche l’usurpation d’identité en ligne, détecte

et élimine les logiciels espions, supprime les virus et les vers, protège

contre les pirates informatiques.

Définitions

Qu’est-ce qu’un virus ?

Les antiprogrammes, généralement appelés « virus », sont des

programmes conçus pour infecter et endommager les ordinateurs. La

plupart des virus sont transmis via Internet, les e-mails ou les sites Web

malveillants. Un virus type se duplique et infecte, sans être détecté, de

nombreux ordinateurs. D’autres formes de nuisances telles que les

chevaux de Troie, les vers ou le spam peuvent infecter votre ordinateur de

diverses façons, utilisant du même coup des ressources ou ralentissant

un réseau.

Remarque : Packard Bell garantit l’absence totale de virus sur votre

ordinateur au moment de son achat et ne couvre pas les dommages

résultant des virus.

Internet - 59

Page 60

Qu’est-ce qu’un logiciel espion ?

Les logiciels espions sont généralement des programmes indésirables qui

sont téléchargés sur votre ordinateur lorsque vous êtes connecté, bien

souvent sans que vous en soyez informé. Une fois votre ordinateur infecté

par un logiciel espion, ce dernier peut espionner vos activités sur le Web,

collecter des informations personnelles vous concernant, entraîner

l’affichage de fenêtres publicitaires, voire même modifier la configuration

de votre ordinateur. Les logiciels espions utilisent les ressources de votre

ordinateur. Ils peuvent ralentir votre connexion Internet ou l’ensemble de

votre système informatique et même provoquer des blocages.

Les logiciels espions sont parfois utilisés par des entreprises peu

scrupuleuses pour contrôler et assurer le suivi des sites que vous visitez

sur le Web afin de déterminer vos habitudes en termes de navigation et

afficher sur votre écran des fenêtres publicitaires ciblées. Cependant, la

portée d’action de certains logiciels espions va bien au-delà du simple

suivi. Ils épient les frappes au clavier et capture les mots de passe, ce qui

pose un risque sérieux de sécurité.

Qu’est-ce qu’un programme malveillant ?

Les antiprogrammes, également appelés programmes malveillants, sont

des logiciels conçus pour endommager délibérément votre ordinateur. À

titre d’exemple, les virus, les vers et les chevaux de Troie sont des

antiprogrammes. Pour protéger votre ordinateur des programmes

malveillants, assurez-vous qu’il utilise un logiciel antivirus et

antiprogrammes malveillants actualisé.

60

Page 61

Qu’est-ce qu’un pare-feu personnel ?

Un pare-feu personnel est un programme conçu pour prévenir tout accès

non autorisé aux ou depuis les réseaux privés. Il fait office d’écran

protégeant votre connexion Internet des connexions indésirables, des

personnes pouvant tenter de prendre le contrôle de votre ordinateur pour

installer ou redistribuer des virus ou des antiprogrammes dans le cadre de

certaines de ces connexions. Chaque connexion établie avec votre

ordinateur est contrôlée, les programmes qui tentent d’obtenir des

informations sans votre autorisation sont détectés et le pare-feu affiche

une alerte. Vous pouvez alors décider d’autoriser la connexion. S’il s’agit

d’une connexion avec un programme que vous utilisez, vous pouvez

l’autoriser (un jeu qui établit une connexion avec un serveur multi-joueurs

ou une encyclopédie qui actualise son contenu).

Comment protéger votre ordinateur

Se prévenir de la cybercriminalité peut être simple, il suffit de quelques

conseils techniques et d’un peu de bon sens pour éviter de nombreuses

attaques. En général, les cybercriminels tentent de se faire de l’argent

aussi rapidement et facilement que possible. Plus vous rendez leur tâche

difficile, plus ils sont susceptibles de vous laisser tranquille et de changer

de cible. Les conseils suivants contiennent des informations de base qui

vous permettront de prévenir les fraudes en ligne.

Internet - 61

Page 62

Assurez-vous que votre ordinateur est à jour en y installant les correctifs

et mises à jour les plus récents.

Le meilleur moyen de tenir les pirates éloignés de votre ordinateur est d’y

appliquer des patchs et correctifs logiciels dès qu’ils sont disponibles. En

actualisation régulièrement votre ordinateur, vous empêchez les pirates

de tirer profit des défauts logiciels (vulnérabilités) qu’ils pourraient utiliser

pour entrer dans votre système.

Bien qu’en actualisant votre ordinateur vous ne le protégez pas de toutes

les attaques, il est plus difficile pour les pirates d’y accéder et de

nombreuses attaques de base et automatisées peuvent ainsi être

totalement bloquées, ce qui peut être suffisant pour décourager un pirate

moins déterminé, pour qu’il abandonne et recherche alors un ordinateur

plus vulnérable.

Des versions plus récentes de Microsoft Windows et d’autres logiciels

populaires peuvent être configurés pour télécharger et installer

automatiquement les mises à jour de sorte que vous n’ayez pas besoin de

penser à vérifier leur disponibilité. Tirez profit des fonctions de « mise à

jour automatique » de vos logiciels est un bon début pour préserver votre

sécurité en ligne.

Protégez votre ordinateur avec des logiciels de sécurité

Protégez votre ordinateur au moyen de logiciels de sécurité. Pour

bénéficier d’une sécurité en ligne de base, vous devez vous équiper de

différents types de logiciels de sécurité, notamment un pare-feu et un

antivirus, entre autres programmes indispensables. Le pare-feu constitue

généralement la première ligne de défense de votre ordinateur, il contrôle

62

Page 63

les utilisateurs et dispositifs qui peuvent communiquer avec votre

ordinateur en ligne. Considérez le pare-feu comme un « policier » qui

contrôle toutes les données qui tentent d’entrer sur et de sortir de votre

ordinateur lorsque vous êtes en ligne, autorise les communications qu’il

juge sûres et bloque tout trafic « malveillant » tel que les attaques,

l’empêchant ainsi d’atteindre votre ordinateur.

Dans de nombreux cas, la deuxième ligne de défense est tenue par votre

antivirus qui contrôle toutes les activités en ligne telles que les e-mails et

la navigation sur le Web et vous protège des virus, vers, chevaux de Troie

et autres types d’antiprogrammes. Vos logiciels antivirus et antispyware

doivent être configurés pour s’actualiser automatiquement et le faire

chaque fois que vous vous connectez au Net.

Des suites de sécurité intégrées telles que Norton Internet Security

combinent un pare-feu, un antivirus et un antispyware avec d’autres

fonctions telles que l’antispam et le contrôle parental. Ces suites sont

devenues extrêmement populaires, et pour cause : elles proposent tous

les logiciels de sécurité requis pour une bonne protection en ligne au sein

d’une seule et même offre. De nombreux utilisateurs considèrent

l’utilisation d’une suite complète de sécurité comme une alternative

attrayante car elle leur évite non seulement de devoir installer et

configurer différents types de logiciels de sécurité.

Une version complète de Norton Internet Security™ est préinstallée

sur votre système Packard Bell. Elle comprend un abonnement

d’essai gratuit aux mises à jour de protection. N’oubliez pas de

l’activer !

Internet - 63

Page 64

Choisissez des mots de passe puissants et gardez-les à l’abri

Aujourd’hui, les mots de passe sont indissociables d’Internet. Nous les

utilisons pour tout, que ce soit pour commander des fleurs, effectuer des

opérations bancaires en ligne ou se connecter au site Web de notre

compagnie aérienne préférée pour savoir combien de kilomètres nous

avons accumulés. Tenez compte des conseils suivants pour sécuriser vos

expériences en ligne :

• Optez pour des mots de passe qui ne peuvent pas être aisément

devinés. C’est un premier pas pour garantir la sécurité de vos mots de

passe et éviter qu’ils tombent entre de mauvaises mains. Les mots de

passe les plus puissants contiennent 8 caractères, voire plus, et

combinent lettres, chiffres et symboles (# $ % ! ?, par exemple). Évitez

d’utiliser l’un des éléments suivants comme mot de passe : votre nom

d’utilisateur, toute information personnelle telle que votre nom et des

mots présents dans le dictionnaire, particulièrement « mot de passe ».

Dans la mesure du possible, choisissez des mots de passe puissants et

uniques pour protéger vos activités, notamment vos opérations

bancaires en ligne.

• Conservez vos mots de passe en lieu sûr et évitez d’utiliser le même

mot de passe pour chaque service en ligne que vous utilisez.

• Changez régulièrement de mots de passe (tous les 90 jours minimum).

Vous limiterez les dommages qu’une personne ayant déjà accès à votre

compte pourrait provoquer. Si vous notez des activités suspectes sur

l’un de vos comptes en ligne, commencez par changer votre mot de

passe.

64

Page 65

Protégez vos informations personnelles

Faites très attention lorsque vous partagez des informations personnelles

en ligne, notamment votre nom, l’adresse de votre domicile, votre numéro

de téléphone et votre adresse e-mail. Pour pouvoir bénéficier de

nombreux services en ligne, vous devrez inévitablement fournir des

informations personnelles qui seront utilisées pour vous facturer et vous

expédier les biens achetés. Étant donné qu’il est quasiment impossible de

ne pas divulguer d’informations personnelles, voici quelques conseils qui

vous permettront de partager des informations personnelles en ligne en

toute sécurité :

• Essayez de repérer les faux e-mails. Certains éléments peuvent trahir

le caractère frauduleux d’un message, notamment les fautes

d’orthographe et de grammaire, les expressions singulières, les

adresses de sites Web avec une extension inhabituelle, les adresses de

sites Web entièrement constituées de chiffres alors qu’elles devraient

normalement contenir des mots et toute chose qui sort de l’ordinaire. De

plus, les messages hameçons vous indiquent généralement que vous

devez agir rapidement pour que votre compte reste ouvert ou pour

renforcer votre sécurité ou vous pressent de leur fournir des

informations immédiatement pour éviter qu’un problème grave

survienne. Ne mordez pas à l’hameçon.

• Ne répondez pas aux e-mails qui vous demandent des

informations personnelles. Aucune entreprise dont les activités sont

légitimes ne vous demandera de lui transmettre des informations

personnelles par e-mail. En cas de doute, contactez l’entreprise par

téléphone ou en entrant l’adresse de son site Web dans votre

Internet - 65

Page 66

navigateur Web. Ne cliquez pas sur les liens contenus dans ces

messages. Vous risquez de vous retrouver sur des sites Web

frauduleux et malveillants.

• Évitez les sites Web frauduleux conçus pour voler des

informations personnelles. Lorsque vous visitez un site Web, entrez

son adresse (URL) directement dans votre navigateur Web plutôt que

de cliquer sur un lien figurant dans un e-mail ou un message instantané.

Les fraudeurs créent généralement ces liens de sorte qu’ils aient l’air

convaincant.

L’adresse des boutiques en ligne, services bancaires ou autres sites

Web sur lesquels des informations sensibles vous sont demandées

contient un « S » après les lettres « http » (https://

www.votrebanque.com et non http://www.votrebanque.com, par

exemple). Le « s » signifie sécurisé et doit apparaître lorsque vous vous

trouvez dans une zone dans laquelle il vous est demandé de vous

connecter en vous identifiant ou de fournir d’autres données sensibles.

Autre signe indiquant que la connexion est sécurisée : une icône en

forme de petit cadenas apparaît en bas de votre navigateur

(généralement dans le coin inférieur droit).

• Faites attention aux politiques de confidentialité figurant dans les

sites Web et les logiciels. Il est important de comprendre comment

une organisation peut collecter et utiliser vos informations personnelles

avant de les lui transmettre.