Benutzerhandbuch

Packard Bell EasyNote TE

- 1

INHALTSVERZEICHNIS

Starten Ihres Rechners 4

Drahtlose Verbindung ........................................ 4

Registrierung ...................................................... 5

Software-Installation........................................... 6

Wiederherstellung .............................................. 6

Gibt es Probleme? ............................................. 7

Grundlagen für den Computer 8

Sicherheit und angenehmes Arbeiten................ 8

Vorsichtsmaßnahmen ................................. 8

Vorsichtsmaßnahmen hinsichtlich Ihrer

Gesundheit................................................ 12

Kennenlernen des Computers 15

Ansicht von oben - Bildschirm.......................... 16

Ansicht von oben - Tastatur ............................. 17

Sondertasten............................................. 18

Touchpad .................................................. 21

Vorderseite ....................................................... 22

Linke Seite ....................................................... 24

Rechte Seite..................................................... 26

Unterseite......................................................... 28

Aufwertung des Computers 29

Erweiterung mit Optionen................................. 29

Anschließbare Optionen ........................... 29

Netzteil 35

Netzteil ............................................................. 35

Akku ................................................................. 36

Eigenschaften des Akkus.......................... 36

Austauschen des Akkus............................ 38

Einsetzen und Entfernen des Akkus......... 39

Laden des Akkus ...................................... 39

Prüfen der Akkuladung ............................. 40

2

Optimieren der Akkunutzungsdauer......... 40

Warnung bei geringer Akkuladung........... 41

Software 43

Verwendung von Windows und Ihrer

Software .......................................................... 43

Begrüßungscenter.................................... 43

Angebot für Internetsicherheit.................. 43

Packard Bell Recovery Management....... 44

Wiedergabe von Multimediadateien......... 44

AutoPlay................................................... 46

Wiedergabe heruntergeladener Dateien.. 46

Soziale Netzwerke (optional) ................... 47

Internet 52

Erste Schritte im Internet ................................. 52

Schützen des Computers ......................... 52

Wählen eines Internetdienstanbieters...... 52

Netzwerkverbindungen ............................ 55

Surfen im Internet..................................... 58

Sicherheit ................................................. 59

Informationsstelle 75

Sichere Arbeit am Computer ........................... 75

Wartung.................................................... 75

Updates.................................................... 85

Windows-Remote-Unterstützung ............. 86

Wiederherstellung 88

Packard Bell Recovery Management .............. 88

Anfertigen von Wiederherstellungs-Discs .....

89

Wiederherstellung des Systems ...................... 92

Arten der Wiederherstellung .................... 93

Rechtsvorschriften 100

Besuchen Sie registration.packardbell.com und erfahren Sie mehr über die Vorteile,

welche Packard Bell-Kunden genießen.

Bemerkung: Alle Bilder hierin dienen lediglich zur Veranschaulichung. Die tatsächlichen

Eigenschaften können sich von den Bildern unterscheiden.

Copyright © 2012. Alle Rechte vorbehalten.

Benutzerhandbuch für Packard Bell EasyNote TE

Originalausgabe: 17. Februar 2012

Umgebung 118

Softwarelizenz 121

Index 124

Inhaltsverzeichnis - 3

STARTEN IHRES RECHNERS

Vielen Dank, dass Sie sich für einen Packard Bell-Computer entschieden

haben!

Dieses Benutzerhandbuch soll Sie mit den Funktionen Ihres Computers

vertraut machen und in der Anfangsphase unterstützen.

Nachdem Sie den Computer wie in der Anleitung gezeigt aufgestellt und

gestartet haben, werden Ihnen Fragen gestellt, die Ihnen bei der

Verbindung mit dem Internet helfen. Der Computer konfiguriert

anschließend die installierte Software.

DRAHTLOSE VERBINDUNG

Wenn Sie eine Verbindung zu einem drahtlosen Netz herstellen möchten,

stellen Sie erst sicher, dass die Drahtlos-Funktionen auf dem Computer

aktiviert sind und dass der Router oder das Modem, zu dem Sie eine

Verbindung herstellen möchten, richtig konfiguriert ist.

• Ist die Drahtlos-Funktion nicht aktiviert, drücken Sie auf die

Kommunikationstaste ( ), um den Launch Manager zu öffnen. Stellen

Sie sicher, dass WLAN auf Ein gestellt ist.

• Der Computer erkennt verfügbare Netze und zeigt sie an. Wählen Sie

Ihr Netz aus und geben Sie bei Bedarf das Kennwort ein.

• Nach einer kurzen Verzögerung sollte der Computer eine Verbindung

zum Internet aufbauen.

4

Wird das Netz nicht entdeckt oder wird der Computer nicht mit dem

Internet verbunden, lesen Sie bitte die Informationen des Internetanbieters

oder des Routers. Wenn der Computer gestartet wurde und betriebsbereit

ist, öffnen Sie Internet Explorer und folgen Sie den Anweisungen.

Sie können stattdessen auch eine direkte Verbindung zu einem

Netzwerkanschluss auf dem Router mit einem Netzwerkkabel

herstellen. Erkundigen Sie sich beim Internetanbieter oder lesen Sie

die Router-Bedienungsanleitung.

REGISTRIERUNG

Wenn Sie Ihren Computer zum ersten Mal verwenden, sollten Sie ihn

registrieren. Sie kommen so in den Genuss einer Reihe von Vorteilen,

einschließlich:

• Schnellere Dienstleistungen durch unsere geschulten Vertreter.

• Mitgliedschaft in der Packard Bell-Community: Empfang von

Sonderangeboten und Teilnahme an Kundenumfragen.

• Empfang der aktuellsten Nachrichten von Packard Bell.

Wie Sie Ihr Produkt registrieren können

Während des erstmaligen Startens Ihres Notebooks oder

Desktopcomputers wird ein Fenster angezeigt, in dem Sie zur

Registrierung eingeladen werden. Geben Sie die Informationen ein und

klicken Sie anschließend auf Weiter. Das zweite angezeigte Fenster

enthält optionale Felder, über die Sie unsere Kundendienstleistungen für

Sie besser auf Ihre Bedürfnisse abstimmen können.

Starten Ihres Rechners - 5

Alternative Option

Sie können Ihr Packard Bell-Produkt auch über die Website

registration.packardbell.com registrieren. Wählen Sie Ihr Land aus und

folgen Sie den einfachen Anweisungen.

Nachdem die Registrierung durchgeführt wurde, senden wir Ihnen eine EMail zur Bestätigung, die wichtige Informationen enthält, welche Sie an

einem sicheren Ort aufbewahren sollten.

SOFTWARE-INSTALLATION

Der Computer installiert automatisch Software und bereit Ihren Computer

auf die Verwendung vor. Dies kann eine Weile dauern. Schalten Sie den

Computer nicht aus und warten Sie, bis die Installation durchgeführt

wurde.

WIEDERHERSTELLUNG

Sie sollten so bald wie möglich Wiederherstellungs-Discs anfertigen. Mit

dem Programm

Wiederherstellungs-Disc erstellen und anschließend von Packard Bell

bereitgestellte Anwendungen und Treiber wiederherstellen und neu

installieren.

Packard Bell Recovery Management können Sie

6

GIBT ES PROBLEME?

Packard Bell bietet Ihnen mehrere Optionen zur Hilfe.

Packard Bell-Support

Notieren Sie auf dem dafür vorgesehenen Platz auf diesem Handbuch die

Seriennummer, das Datum und den Ort des Kaufs sowie den

Modellnamen des Computers. Bewahren Sie Ihren Kaufbeleg auf. Sollten

Sie uns anrufen, notieren Sie sich bitte zuvor alle Fehlermeldungen im

Zusammenhang mit dem Problem und halten Sie den Computer

eingeschaltet bereit (sofern möglich). Nur so können wir eine schnelle und

optimale Hilfe garantieren.

Packard Bell-Website

Besuchen Sie www.packardbell.com – Im Support-Teil finden Sie aktuelle

Informationen, Hilfe, Treiber und Downloads.

Garantie und Kontaktdaten

Hier finden Sie Informationen zur Garantie Ihres Computers und dazu, wie

Sie den technischen Support zu Garantiefragen rund um Ihren Computer

kontaktieren können.

Starten Ihres Rechners - 7

GRUNDLAGEN FÜR DEN COMPUTER

SICHERHEIT UND ANGENEHMES ARBEITEN

Vorsichtsmaßnahmen

Beachten Sie die folgenden Empfehlungen, um den Computer auf

angenehme Weise zu bedienen und gesundheitliche Probleme

auszuschließen.

Computerumfeld

Stellen Sie bitte Folgendes sicher:

• Der Computer steht auf einer stabilen Oberfläche, einem Ständer oder

einem Tisch. Wenn er herunterfällt, könnte er ernsthaft beschädigt

werden.

• Der Computer wird nicht auf einer vibrierenden Oberfläche oder

während Sport, Training oder anderen Aktivitäten in einem dynamischen

Umfeld benutzt. Bei Vibrationen und Bewegungen können sich

Verbindungen lösen, interne Komponenten beschädigt werden und

sogar der Akku auslaufen.

• Der Computer steht weder im direkten Sonnenlicht noch in der Nähe

von Hitzequellen.

• Von Magnetfeldern oder Geräten, die statische Elektrizität erzeugen,

ferngehalten wird.

• Mindestens 30 Zentimeter (ein Fuß) von einem Mobiltelefon

ferngehalten wird.

8

• Sich nicht in einer staubigen oder feuchten Umgebung befindet.

• Nicht in der Nähe von Wasser verwendet wird. Verschütten Sie auf

keinen Fall irgendwelche Flüssigkeiten über den Computer.

• Der Computer wird nicht auf einen Teppich oder eine Oberfläche

gestellt, der/die elektrisch aufgeladen ist.

Hinweis

• Schlitze und Öffnungen dienen der Belüftung; dies garantiert den

verlässlichen Betrieb des Gerätes und schützt es vor Überhitzung.

Diese Öffnungen dürfen auf keinen Fall zugestellt oder verdeckt

werden. Verdecken Sie die Öffnungen nicht, indem Sie das auf ein Bett,

ein Sofa, einen Teppich oder auf eine ähnliche Oberfläche legen.

Dieses Gerät sollte auf keinen Fall in die Nähe eines Heizgerätes oder

Heizkörpers gebracht oder in einer Umschließung installiert werden, es

sei denn es ist für ausreichende Belüftung gesorgt.

• Stecken Sie auf keinen Fall irgendwelche Objekte durch die

Gehäuseschlitze, da hierbei Teile mit gefährlicher Spannung berührt

oder kurzgeschlossen werden können, was zu Feuer oder elektrischem

Schlag führen kann. Verschütten Sie auf keinen Fall irgendwelche

Flüssigkeiten über das Gerät.

• Um die Beschädigung interner Komponenten und das Auslaufen von

Akkus zu vermeiden, sollten Sie das Produkt nicht auf eine vibrierende

Oberfläche stellen.

• Verwenden Sie das Gerät nicht, während Sie Sport treiben oder an

einem Ort, an dem es Vibrationen ausgesetzt wird, da dies zu

Kurzschlüssen führen oder die sich drehenden Komponenten, die

Grundlagen für den Computer - 9

Festplatte und das optische Laufwerk beschädigen kann. Außerdem

besteht die Gefahr, dass der Lithium-Akku beschädigt wird.

Kabel

Stellen Sie Folgendes sicher:

• Kabel werden nicht gezogen und es besteht nicht das Risiko, dass

Personen über die Kabel laufen oder stolpern können.

• Andere Geräte quetschen nicht die Kabel.

• Schließen Sie das Netzkabel erst an den Computer und anschließend

an die Netzsteckdose an.

• Ziehen Sie das Netzkabel erst aus der Steckdose und anschließend

vom Computer ab.

• Stecken Sie ein dreipoliges Kabel in eine geerdete Netzsteckdose.

• Die Netzsteckdose ist einfach zugänglich und befindet sich so nah wie

möglich am Computer (überlasten Sie sie nicht mit zu vielen

Vielfachsteckern).

Wenn für den Computer ein externes Netzteil verwendet wird:

• Bedecken Sie das Netzteil nicht und stellen Sie keine Gegenstände

darauf. Achten Sie darauf, dass sich das Netzteil nicht zu sehr erhitzt.

Stellen Sie es nicht mit Gegenständen zu.

• Verwenden Sie nur das Netzteil, das mit dem Computer geliefert wird.

Auch wenn andere Netzteile ähnlich aussehen, kann es bei ihrer

Verwendung zur Beschädigung des Computers kommen. Wenn das

Netzteil ausgetauscht werden muss, verwenden Sie nur ein neues

Netzteil, das für die Verwendung mit dem Computer zugelassen ist.

10

Reinigen des Computers

• Trennen Sie den Computer immer erst von der Netzquelle, bevor Sie ihn

reinigen.

• Verwenden Sie keine Flüssigreiniger oder Sprays. Verwenden Sie

stattdessen ein feuchtes Tuch.

• Sprühen Sie Reinigungsprodukte niemals direkt auf den Bildschirm.

• Wenn Sie eine Flüssigkeit über dem Computer verschüttet haben,

schalten Sie diesen umgehend aus, trennen Sie das Netzteil ab,

nehmen Sie den Akku heraus und stellen Sie sicher, dass er

vollkommen trocken ist, bevor Sie ihn wieder einschalten. Warten Sie

notfalls bis zum nächsten Morgen.

Hinweis: Wenn der Computer Einschübe für Speicherkarten oder

Erweiterungsgeräte besitzt, befinden sich in diesen Einschüben

möglicherweise Schutzkarten aus Kunststoff. Diese Karten dienen

dem Schutz nicht benutzter Einschübe vor Staub, metallischen

Objekten und anderen Partikeln. Bewahren Sie diese Karten für den

Fall auf, dass keine Speicherkarten in die Einschübe eingesetzt sind.

Reparatur des Computers

Versuchen Sie auf keinen Fall, den Computer selbst zu reparieren, da das

Öffnen oder Entfernen der Abdeckungen Sie Teilen mit gefährlicher

Spannung oder anderen Risiken aussetzen kann. Überlassen Sie

sämtliche Wartungsarbeiten geschultem Fachpersonal.

Trennen Sie in den folgenden Fällen den Computer von der Netzquelle

und wenden Sie sich an qualifiziertes Servicepersonal:

Grundlagen für den Computer - 11

• Das Stromkabel oder der Stecker beschädigt, geschnitten oder

ausgefranst ist,

• Flüssigkeit in das Produkt verschüttet wurde,

• Das Produkt Regen oder Wasser ausgesetzt war,

• Das Produkt fallen gelassen oder das Gehäuse beschädigt wurde,

• Das Produkt zeigt Anzeichen von verminderter Leistung,

• Das Produkt kann trotz Beachtung der Bedienungsanleitung nicht

normal in Betrieb genommen werden.

Hinweis: Passen Sie nur diejenigen Steuerungen an, da in der

Bedienungsanleitung beschrieben werden, da eine falsche

Einstellung von anderen Steuerungen zu Schäden führen könnte und

oftmals einen erheblichen Arbeitsaufwand für Fachtechniker nach

sich zieht, um das Produkt wieder in den Normalzustand

zurückzusetzen.

Vorsichtsmaßnahmen hinsichtlich Ihrer Gesundheit

• Die Unterseite, Bereiche in der Nähe von Belütungsöffnungen und das

Netzteil können heiß werden. Um eine Verletzung zu vermeiden, sollten

Sie diese Teile und Stellen nicht berühren.

• Das Gerät und sein Zubehör können kleinere Teile beinhalten. Halten

Sie diese Teile außerhalb der Reichweite von Kleinkindern auf.

• Der Computer und sein Zubehör können kleine Teile enthalten. Halten

Sie diese Teile außerhalb der Reichweite von Kleinkindern auf.

• Wenn Sie lange am Computer arbeiten oder spielen, legen Sie

regelmäßig Pausen ein. Schauen Sie öfter Mal von Ihrem

12

Computerbildschirm weg. Benutzen Sie den Computer nicht weiter,

wenn Sie müde sind.

• Stellen Sie den Computer so auf, dass Sie in einer natürlichen und

entspannten Position arbeiten können. Stellen Sie Gegenstände, die Sie

häufig verwenden, in Reichweite auf.

• Stellen Sie den Computer direkt vor Ihnen auf, um Sicherheit und

Komfort zu erhöhen. Stellen Sie sicher, dass sich die Tastatur und das

Touchpad in einer angenehmen Höhe befinden. Der Bildschirm sollte

etwa 45-70 cm (18-30 Zoll) von Ihren Augen entfernt sein.

Wenn Sie Ihren Rechner häufig über einen längeren Zeitraum am

Schreibtisch benutzen, kann es sinnvoll sein, sich eine externe Tastatur

zuzulegen, um die Bedienung angenehmer zu machen.

• Um Ihre Ohren zu schützen, sollten Sie bei der Verwendung von

Lautsprechern oder Kopfhörern die Lautstärke nach und nach erhöhen,

bis Sie den Ton deutlich und angenehm hören können. Erhöhen Sie die

Lautstärke nicht weiter, nachdem sich die Ohren an die aktuelle

Lautstärke gewöhnt haben. Hören Sie Musik nicht über einen längeren

Zeitraum bei zu hoher Lautstärke. Erhöhen Sie die Lautstärke nicht, um

Umgebungsgeräusche zu übertönen; verringern Sie die Lautstärke,

wenn Sie Personen in Ihrer Nähe nicht verstehen können.

• Die Unterseite des Computers, das Netzteil und die durch die

Belüftungsschlitze ausdringende Luft können während des

Betriebs heiß werden. Vermeiden Sie längere Berührung und

stellen Sie den Computer während der Verwendung nicht auf

Ihren Schoß.

Grundlagen für den Computer - 13

• Achten Sie darauf, dass die Belüftungsschlitze und -öffnungen des

Computers nicht verstellt oder verdeckt werden. Stellen Sie den

Computer nicht auf eine weiche Oberfläche (z. B. einen Teppich, einen

Stuhl oder ein Bett), die die Belüftungsöffnungen verdecken könnte.

• Stecken Sie keine Objekte durch die Belüftungsöffnungen und

Gehäuseschlitze, da hierbei Teile mit gefährlicher Spannung berührt

oder kurzgeschlossen werden können, was zu Feuer oder elektrischem

Schlag führen kann.

• Beschwerden in Händen, Handgelenken, Armen, Hals, Schultern,

Beinen und Rücken können häufig auf bestimmte sich wiederholende

Aktionen zurückgeführt werden. Sie können das Risiko dieser

Beschwerden verringern, wenn Sie Ihre Handgelenke und Hände

parallel über der Tastatur halten. Sollte es zu Schmerzen, Kribbeln,

Taubheit oder anderen Beschwerden kommen, wenden Sie sich bitte an

einen Arzt.

• Eltern sollten darauf achten, wie ihre Kinder Zeit mit Computerspielen

verbringen. Sollte Ihr Kind Symptome wie Schwindelgefühl,

verschwommene Sicht, Zucken von Augen oder Muskeln,

Bewusstseinsstörungen, Orientierungsstörungen, unbeabsichtigte

Bewegungen oder Krämpfe aufweisen, beenden Sie SOFORT seine

Verwendung des Computers und suchen Sie einen Arzt auf. Diese

Symptome können selbst dann auftreten, wenn eine Person bisher nicht

unter Epilepsie gelitten hat.

14

KENNENLERNEN DES COMPUTERS

Nachdem Sie den Computer wie im Übersichtsblatt gezeigt aufgestellt

haben, finden Sie im Folgenden eine Übersicht über Ihren neuen Packard

Bell-Computer

.

Packard Bell EasyNote TE

Kennenlernen des Computers - 15

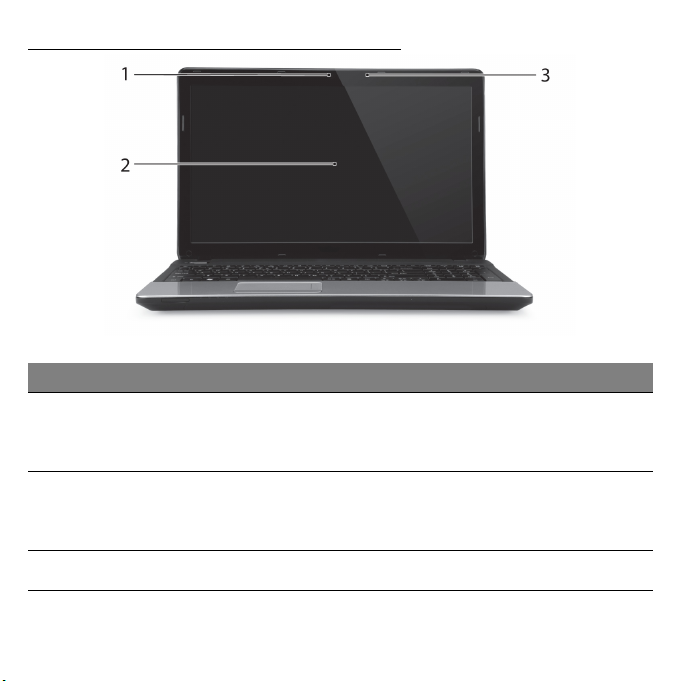

ANSICHT VON OBEN - BILDSCHIRM

# Symbol Element Beschreibung

Web-Kamera für Videokommunikation.

1 Webcam

2 Anzeigebildschirm

3 Mikrofon Internes Mikrofon für die Tonaufnahme.

Ein Licht neben der Webcam zeigt an, dass

die Webcam aktiv ist.

Wird auch als LCD (Liquid-Crystal-Display)

bezeichnet. Zeigt die Ausgabe des

Computers an.

16

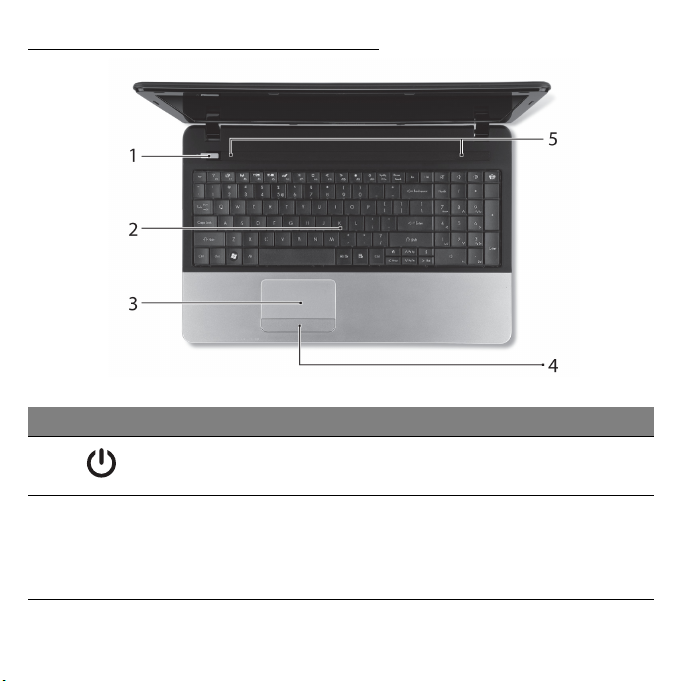

ANSICHT VON OBEN - TASTATUR

# Symbol Element Beschreibung

1

2 Tastatur

Ein/Aus-Taste/Anzeige

Schaltet den Computer ein und aus. Zeigt den

Ein/Aus-Status des Computers an.

Dient der Eingabe von Daten in den

Computer.

- Sondertasten werden auf Seite 18

beschrieben.

Kennenlernen des Computers - 17

# Symbol Element Beschreibung

3 Touchpad

4

5 Lautsprecher Gibt Ton in Stereo aus.

Anklicktasten

(links und rechts)

Berührungssensibles Zeigegerät, das die

gleichen Funktionen besitzt wie eine

Computer-Maus.

Die linke und rechte Seite der Taste dient als

linke und rechte Auswahltaste.

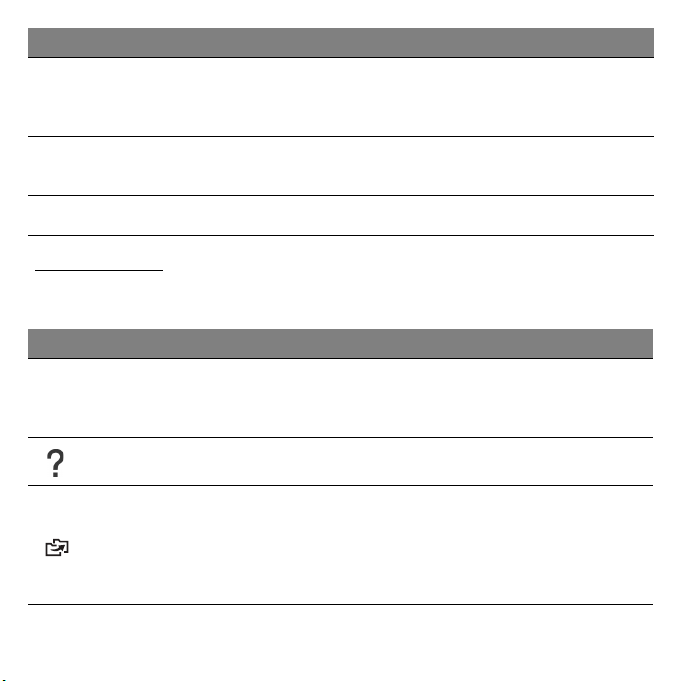

Sondertasten

Auf der Tastatur des Computers gibt es Tasten für besondere Funktionen.

Die Funktion jeder Taste ist anhand eines Symbols erkennbar.

Symbol Funktion Beschreibung

Aktiviert eine zweite Funktion auf bestimmten

Tasten. Drücken Sie z. B. auf die Fn-Taste, um die

Tasten F1 bis F12 zu aktivieren.

Hiermit können Sie Sicherungskopien des

Computers, entweder des gesamten Systems oder

ausgewählter Dateien und Ordner, erstellen.

Erstellen Sie einen Zeitplan oder fertigen Sie

Kopien zu einem beliebigen Zeitpunkt an.

Fn

Direkttaste für zweite

Funktion

Hilfe Hiermit öffnen Sie das Hilfe-Menü.

Sicherung

18

Symbol Funktion Beschreibung

Kommunikation

Display-Schalter

Bildschirm leer

Touchpad-Schalter Schaltet das interne Touchpad ein oder aus.

Wiedergabe/Pause

Stopp

Zurück

Weiter Hiermit springen Sie zur nächsten Mediendatei.

Dunkler Verringert die Bildschirmhelligkeit.

Heller Erhöht die Bildschirmhelligkeit.

Aktiviert/Deaktiviert die Kommunikationsgeräte

des Computers.

Wechselt die Anzeigeausgabe zwischen

Anzeigebildschirm, externem Monitor (falls

angeschlossen) und gleichzeitig beiden Anzeigen.

Schaltet die Hintergrundbeleuchtung des

Bildschirms aus, um Energie zu sparen. Drücken

Sie zum Einschalten eine beliebige Taste.

Geben Sie hiermit die ausgewählte Mediendatei

wieder und halten Sie die Wiedergabe an.

Beenden Sie hiermit die Wiedergabe der

ausgewählten Mediendatei.

Hiermit gelangen Sie zur vorherigen Mediendatei

zurück.

Kennenlernen des Computers - 19

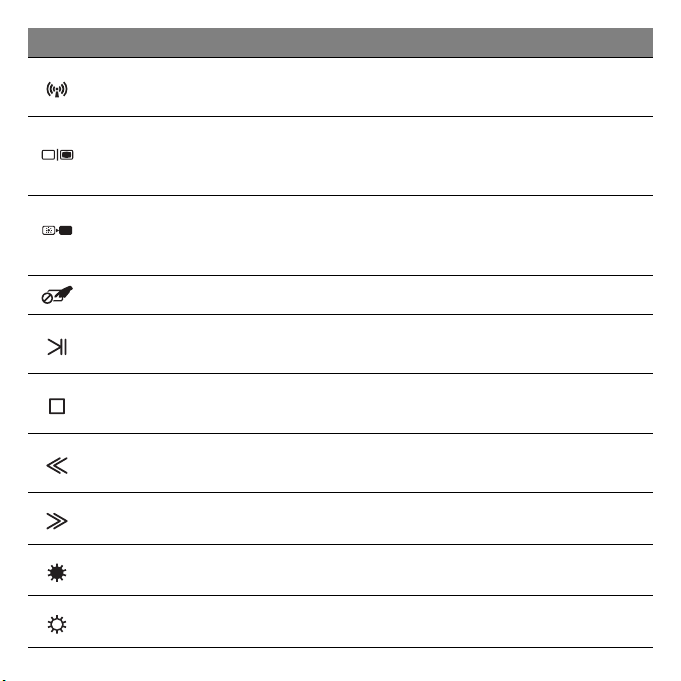

Symbol Funktion Beschreibung

Öffnet die Soziale Netzwerke Anwendung.

Soziale Netzwerke

Lauter Erhöht die Lautstärke.

Leiser Verringert die Lautstärke.

Lautsprecherschalter Schaltet die Lautsprecher ein und aus.

- Ist diese Anwendung nicht installiert, wird mit

der Taste die Instant Messenging Anwendung

geöffnet.

Direkttasten

Der Computer besitzt Direkttasten (Tastenkombinationen), mit denen Sie

Funktionstasten und Navigationsbefehle zugreifen können.

auf

Zum Aktivieren von Hotkeys müssen Sie zuerst die Fn-Taste (unten links)

drücken und halten und dann die andere Taste der Hotkey-Kombination

drücken.

Direkttaste Funktion Beschreibung

Fn + Sondertasten

(siehe Seite 18)

Funktionstasten Aktiviert die Tasten F1 bis F12.

Fn + Startseite

20

Scrollen Sie hiermit zum Anfang eines

Dokuments.

Direkttaste Funktion Beschreibung

Fn + Ende

Scrollen Sie hiermit zum Ende eines

Dokuments.

Fn + Bild nach oben

Fn + Bild nach unten

- Hinweis: Sie brauchen nicht auf die Fn-Taste zu drücken, um die Funktionstasten F1

bis F12 zu benutzen, wenn Sie den Computer starten oder BIOS verwenden.

Wenn Sie die Direkttasten- und Sonderfunktionen der Tasten F1 bis F12 wechseln

möchten, ändern Sie die Einstellungen für die Funktionstasten im BIOS (drücken Sie

zum Öffnen des BIOS auf F2, wenn Sie den Computer starten. Wählen Sie

anschließend das Menü Main und wechseln Sie Function key behavior nach

Function keys).

Scrollen Sie hiermit auf der Seite eines

Dokuments nach oben

Scrollen Sie hiermit auf der Seite eines

Dokuments nach unten

Touchpad

Mit dem Touchpad steuern Sie den Pfeil auf dem Bildschirm, dem

sogenannten Mauszeiger oder Cursor. Wenn Sie Ihren Finger über das

berührsensible Touchpad führen, wird der Mauszeiger auf dem Bildschirm

entsprechend bewegt.

Mehrfachbewegung

Das Touchpad erkennt Mehrfachbewegungsbefehle, welche mit mehr als

einem Finger ausgeführt werden. Dies ermöglicht Ihnen die Steuerung

von Anwendungen mit ein paar einfachen Gesten, so wie:

Kennenlernen des Computers - 21

• Zusammenziehen: Schnelles hinein-

und herauszoomen von Fotos, Karten

und Dokumenten mit einer einfachen

Finger-Daumen Geste.

• Schnippen: Durchsuchen von Fotos, Webseiten oder Dokumenten

durch horizontales Schieben zwei Finger.

• Drehen: Drehen von Fotos oder PDF Dateien in 90° Grad Schritten mit

einer Zwei-Finger-Drehbewegung.

• Scrollen: Einfache Auf- und Abbewegung von Webseiten, Dokumenten

und Musikwiedergabelisten durch vertikales Bewegen zweier Finger.

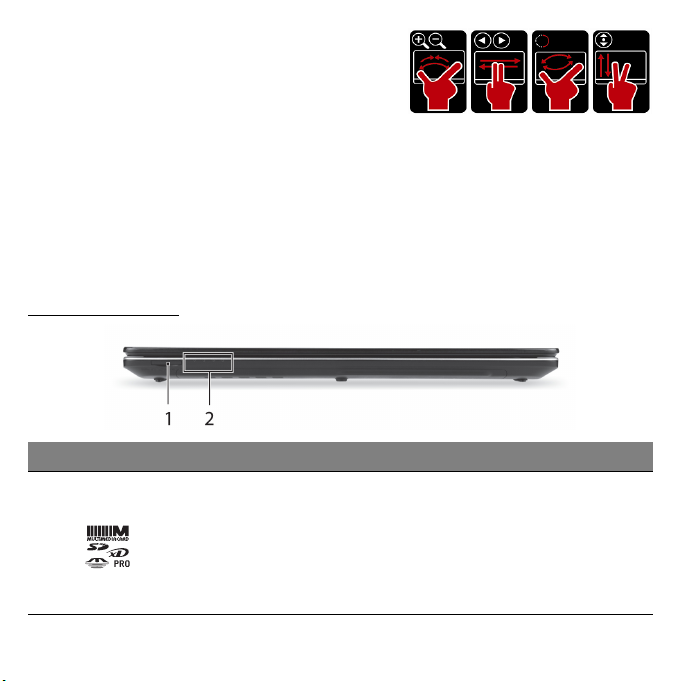

VORDERSEITE

# Symbol Element Beschreibung

Eignet sich für Secure Digital (SD),

MultiMediaCard (MMC), Memory Stick PRO

1

Mehrere-in-1Kartenleser

(MS PRO) und xD-Picture Card (xD).

- Drücken Sie hier, um die Karte zu entfernen/

einzusetzen. Es kann nicht mehr als eine Karte

gleichzeitig verwendet werden.

22

# Symbol Element Beschreibung

Energieanzeige Zeigt den Ein/Aus-Status des Computers an.

Zeigt den Akkustatus des Computers an.

Akku-Anzeige

2

HDD-Anzeige Leuchtet auf, wenn die Festplatte aktiv ist.

- Aufladung: Die Leuchte erscheint gelb, wenn

der Akku aufgeladen wird.

- Voll aufgeladen: Die Leuchte erscheint blau,

wenn Netzstrom verwendet wird.

Anzeige für

Kommunikation

- Hinweis: Die Statusanzeigen auf der Vorderseite sind selbst dann zu sehen, wenn

die Computerklappe geschlossen ist.

Zeigt den Verbindungsstatus der drahtlosen

Geräte des Computers an.

Kennenlernen des Computers - 23

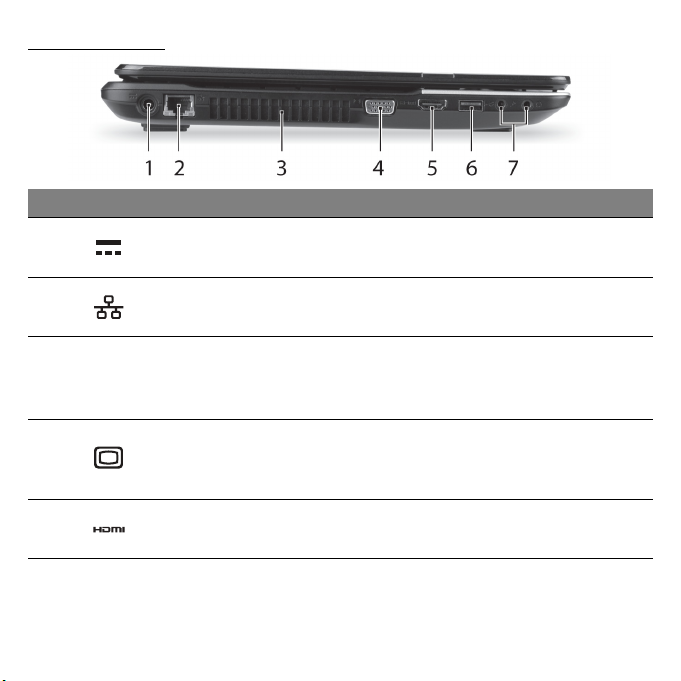

LINKE SEITE

# Symbol Element Beschreibung

1 DC-Eingangsbuchse

Schließen Sie hier das Netzteil des

Computers an.

2

3

4

5 HDMI-Anschluss

Ethernet (RJ-45)Anschluss

Belüftung und

Ventilator

Anschluss für

externe Anzeige

(VGA)

24

Hier schließen Sie ein auf Ethernet 10/100/

1000-basiertes Netzwerk an.

Hiermit wird der Computer gekühlt.

- Verdecken oder schließen Sie nicht die

Öffnungen.

Dient dem Anschluss eines Anzeigegerätes

(z. B. einem externen Monitor oder LCDProjektor).

Unterstützt digitale High-Definition-VideoVerbindungen.

# Symbol Element Beschreibung

Dient dem Anschluss von USB-Geräten (z. B.

USB-Maus, USB-Kamera).

6 USB-Anschluss

Mikrofonbuchse

- Wenn der Anschluss schwarz ist, ist er mit

USB 2.0 kompatibel; wenn er blau ist

(optional), ist er auch mit USB 3.0

kompatibel.

Eignet sich für Eingaben aus externen

Mikrofonen.

7

Kopfhörer- /

LautsprecherBuchse

Zum Anschluss von Audioausgabe-Geräten

(z.B. Lautsprechern, Kopfhörern).

- Eignet sich für compatible 3,5 mm

Headsets mit integriertem Mikrofon (z. B.

Acer Smartphone-Headsets).

Kennenlernen des Computers - 25

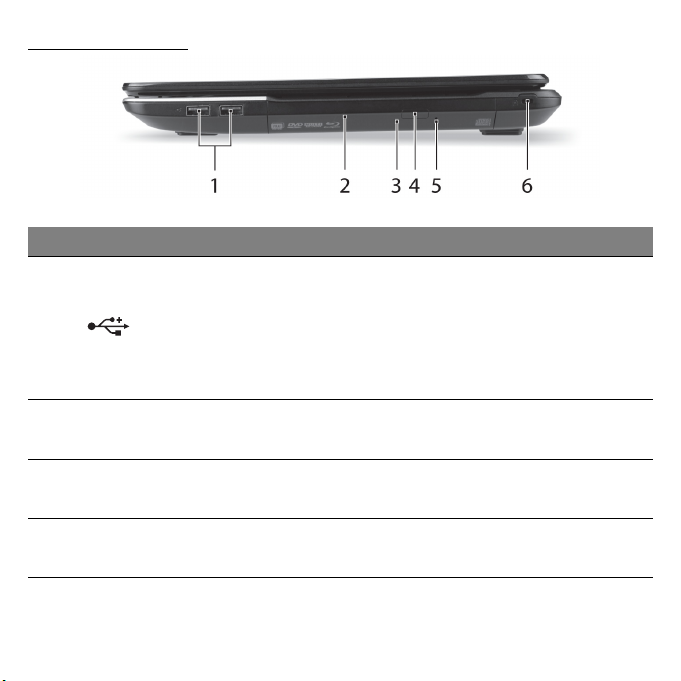

RECHTE SEITE

# Symbol Element Beschreibung

Dient dem Anschluss von USB-Geräten (z. B.

USB-Maus, USB-Kamera).

1 USB-Anschlüsse

2 Optisches Laufwerk

- Wenn der Anschluss schwarz ist, ist er mit

USB 2.0 kompatibel; wenn er blau ist

(optional), ist er auch mit USB 3.0

kompatibel.

Internes optisches Laufwerk; eignet sich für

CDs oder DVDs.

26

3

4

Optische Disk

Anzeige

Auswurftaste für

optisches Laufwerk

Leuchtet auf, wenn optisches Laufwerk aktiv

ist.

Fährt das optische Laufwerk heraus.

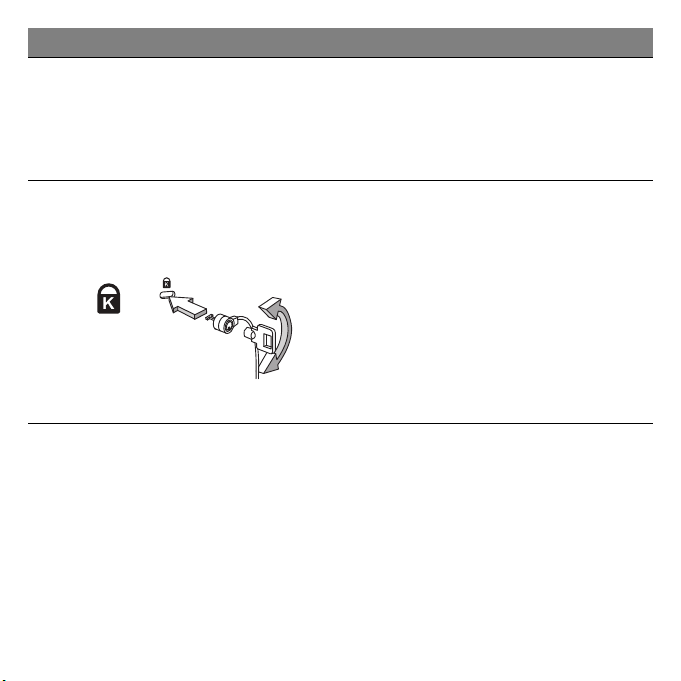

# Symbol Element Beschreibung

Schiebt den Träger des optischen Laufwerks

5

6

Mechanisches

Auswurfloch

Steckplatz für

Kensington-Schloss

aus, wenn der Computer ausgeschaltet ist.

- Stecken Sie eine gerade gebogene

Büroklammer vorsichtig hinein, um das

optische Laufwerk herauszufahren.

Hier können Sie ein Kensington-kompatibles

Sicherheitsschloss für den Computer

anbringen.

- Binden Sie ein Diebstahlsicherungskabel

an ein unbewegliches Objekt wie einen

Tisch oder einen Griff einer

abgeschlossenen Schublade.

Stecken Sie das Schloss in den Anschluss

für die Diebstahlsicherung, und schließen

Sie dieses ab.

Es gibt auch Modelle ohne Schlüssel.

Kennenlernen des Computers - 27

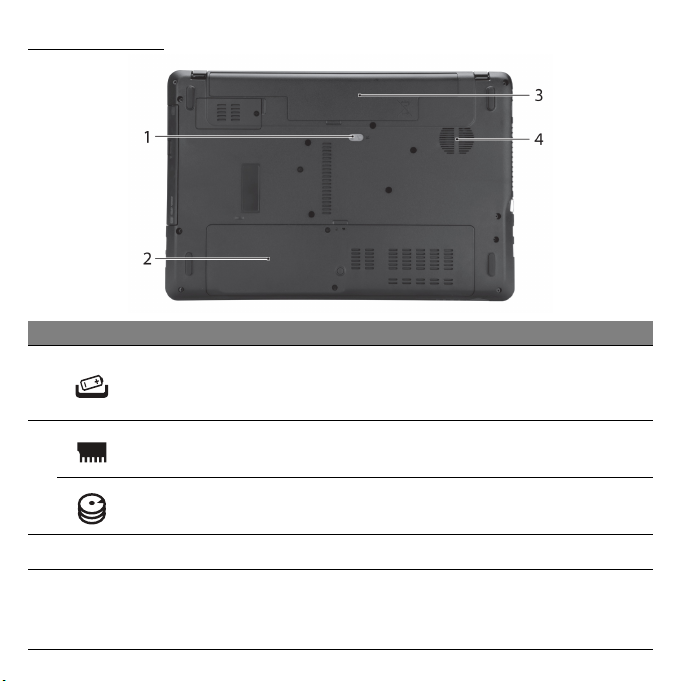

UNTERSEITE

# Symbol Element Beschreibung

1 Verriegelung des Akkus

Speicherfach Enthält den Hauptspeicher des Computers.

2

Festplattenfach

3 Akkufach Enthält den Akku des Computers.

Entsperrt den Akku für die Herausnahme.

Schieben Sie die Verriegelung mit einem

geeigneten Werkzeug auf.

Enthält die Computer-Festplatte (durch

Schrauben gesichert).

28

4

Belüftung und

Ventilator

Hiermit wird der Computer gekühlt.

- Verdecken oder schließen Sie nicht die

Öffnungen.

AUFWERTUNG DES COMPUTERS

ERWEITERUNG MIT OPTIONEN

Der Computer bietet Ihnen eine Vielzahl von Optionen für ein

umfangreiches Computererlebnis.

Anschließbare Optionen

Über die Anschlüsse können Sie Peripheriegeräte an den Computer

anschließen. Anweisungen zum Anschließen unterschiedlicher externer

Geräte an den Computer finden Sie im folgenden Abschnitt.

Speicherkartenleser

Speicherkarten werden für eine große Auswahl von

Digitalkameras, PDAs, MP3-Player und Mobiltelefone

verwendet.

Einsetzen einer Speicherkarte

1. Richten Sie die Karte so aus, dass ihre Kontaktstellen auf den Einschub

gerichtet sind und nach unten zeigen.

2. Schieben Sie die Karte vorsichtig in den Einschub hinein. Wenn sich die

Karte nicht ohne Ausübung von Druck einschieben lässt, ändern Sie

ihre Ausrichtung ein wenig.

Aufwertung des Computers - 29

3. Drücken Sie die Karte soweit hinein, bis sie einrastet. Die Karte steht

ein paar Millimeter aus dem Einschub hervor.

Wenn auf der Karte Dateien enthalten sind, wird möglicherweise das

Windows-Fenster für die Automatische Wiedergabe angezeigt (dies

hängt vom Inhalt der Karte ab) und Sie werden gefragt, ob Sie ein

Programm für den Zugriff auf die Inhalte der Karte verwenden möchten.

Wählen Sie eine geeignete Option aus oder wählen Sie Abbrechen.

Enthält die Karte keine Dateien bzw. nur unbekannte Dateien, werden

die Inhalte der Karte in einem Fenster angezeigt.

SD-, SDHC- und SDXC-Karten

Unterschiedliche Arten von SD-Karten besitzen unterschiedliche

Kapazitäten. Die Bauweise ist aber bei allen gleich. SD-Karten bieten ein

Speichervermögen von bis zu 4 GB, SDHC-Karte von bis zu 32 GB und

SDXC-Karten von bis zu 2048 GB (2 TB). Der Computer besitzt einen

Kartenleser, der sich für SDHC- oder SDXC-Karten eignet.

Hinweis: SDXC-Speicherkarten können nur mit einem SDXCkompatiblen Leser verwendet werden; SD- und SDHC-Karten können

mit beliebigen Lesern verwendet werden.

30

Entfernen einer Karte aus einem Speicherkartenleser

2

1

1. Klicken Sie auf das Symbol für

Hardware sicher entfernen im

Benachrichtigungsbereich (neben

der Uhr).

2. Klicken Sie auf SD-Karte

auswerfen (oder den Namen des

Gerätes).

3. Warten Sie, bis eine Meldung

Entfernen von Hardware sicher

angezeigt wird.

4. Entfernen Sie die Karte.

Integrierte Netzwerkfunktion

Die integrierte Netzwerkfunktion ermöglicht

den Anschluss Ihres Computers an ein auf

Ethernet basierendes Netzwerk.

Schließen Sie ein Ethernet-Kabel an den

Ethernet-Anschluss

(RJ-45) am Computer und an eine NetzwerkBuchse oder einen Hub des Netzwerks an.

Aufwertung des Computers - 31

USB (Universal Serial Bus)-Anschluss

Beim USB-Anschluss handelt es sich um

einen seriellen Hochgeschwindigkeits-Bus,

an den Sie USB-Peripheriegeräte

anschließen können, ohne

Systemressourcen zu belegen.

Bestimmte Computer können einen oder

mehrere USB 3.0 Anschlüsse besitzen. Die

Anschlüsse ähneln standardmäßigen USBAnschlüssen, aber sie besitzen zusätzliche

interne Verbindungen und sind blau. Sie

können mit USB 3.0 kompatible Geräte an

diese Anschlüsse anschließen, um schnellere

Übertragungsgeschwindigkeiten zu nutzen.

Videoanschluss

Schließen Sie den Rechner an einen Monitor mit einem VGA- oder DVIAnschluss an (die Art der unterstützten Verbindungen hängt von der

Konfiguration des Computers an). Der Monitor wird in der Regel mit einem

geeigneten Kabel geliefert.

Gehen Sie folgendermaßen vor, um einen Monitor an den Computer

anzuschließen:

1. Stellen Sie sicher, dass sowohl Computer als auch Monitor

ausgeschaltet sind.

2. Schließen Sie das Videokabel an den Monitoranschluss am Computer

an. Schrauben Sie das Kabel fest, um es zu sichern.

32

3. Schließen Sie das Netzkabel des Monitors an eine ordnungsgemäß

geerdete Netzsteckdose an.

4. Folgen Sie den Setup-Anweisungen im Benutzerhandbuch des

Monitors.

5. Schalten Sie erst den Monitor und anschließend den Computer ein.

6. Stellen Sie sicher, dass die aktuelle Auflösung und Aktualisierungsrate

nicht die technischen Daten des Monitors überschreiten. Ändern Sie bei

Bedarf die vom Computer benutzten Anzeigeeinstellungen.

Hinweis: So öffnen Sie die Anzeigeeinstellungen: Klicken Sie auf

Start, Systemsteuerung, Darstellung und Anpassung. Klicken Sie

auf die Kategorie Anzeige und wählen Sie anschließend

Anzeigeeinstellungen ändern.

High-Definition Multimedia Interface (nur für bestimmte Modelle)

HDMI (High-Definition Multimedia

Interface) ist eine von der Industrie

unterstützte, komplett digitale Audio-/

Videoschnittstelle. HDMI bietet eine

Schnittstelle zwischen kompatiblen

Audio-/Videoquellen, z. B. Set-TopBoxen, DVD-Playern und A/VEmpfängern, und digitalen Audiound/oder Videomonitoren, z. B.

digitalen Fernsehern (DTV), über ein

einzelnes Kabel.

Aufwertung des Computers - 33

Verwenden Sie die HDMI-Schnittstelle auf Ihrem Computer, um

anspruchsvolle Audio- und Videoausrüstung anzuschließen.

Einzelkabelanschluss ermöglicht problemlose Einrichtung und schnelle

Herstellung von Verbindungen.

Kopfhörer und Mikrofon

An diese beiden Anschlüsse können Sie Audiogeräte anschließen.

Schließen Sie Stereo Kopfhörer oder mit Strom versorgte Lautsprecher an

den Kopfhörer Anschluss an. Wenn Sie ein Audiogerät an den KopfhörerAnschluss anschließen, werden die integrierten Lautsprecher deaktiviert.

Schließen Sie an den Mikrofon-Anschluss ein externes Mikrofon für MonoAufnahmen an; wenn Sie eine externes Mikrofon anschließen, wird das

interne Mikrofon deaktiviert.

34

NETZTEIL

NETZTEIL

Unter Verwendung des gelieferten externen Netzteils kann der Computer

mit Netzstrom betrieben werden. Im Lieferumfang befindet sich ein

Netzkabel, das sich für das Land eignet, in dem der Computer gekauft

wurde.

Das Netzteil versorgt den Computer mit Strom für den Betrieb und lädt

gleichzeitig den Akku.

Achtung: Bedecken Sie das Netzteil nicht und stellen Sie keine

Gegenstände darauf. Stellen Sie das Netzteil nicht mit

Gegenständen zu, damit es während der Benutzung nicht zu

stark erhitzt.

Netzteil - 35

Verwenden Sie nur das Netzteil, das mit dem Computer geliefert wird.

Auch wenn andere Netzteile ähnlich aussehen, kann es bei ihrer

Verwendung zur Beschädigung des Computers kommen.

Warnung: Bei längerer Benutzung können sich der Akku und die

Unterseite des Computers stark erwärmen. Dies ist zwar normal,

kann aber bei längerer Berührung zu einer Verletzung führen.

AKKU

Der Rechner nutzt einen Akku, der zwischen Ladevorgängen eine lange

Zeit benutzt werden kann.

Eigenschaften des Akkus

Der Akku besitzt die folgenden Eigenschaften:

• Nutzt die neuesten Standards der Akkutechnologie.

• Zeigt eine Warnung bei geringer Akkuladung.

Der Akku wird immer dann geladen, wenn Sie das Netzteil an den

Rechner anschließen. Der Rechner ermöglicht des Laden während der

Benutzung, so dass Sie den Akku laden können, während Sie den

Rechner bedienen. Allerdings wird der Akku wesentlich schneller geladen,

wenn der Rechner ausgeschaltet ist.

Die Verwendung des Akkus ist praktisch, wenn Sie auf Reisen sind oder

wenn es einen Stromausfall gibt. Es ist ratsam, einen zusätzlichen voll

geladenen Akku zur Sicherheit parat zu haben. Wenden Sie sich an Ihren

Händler, um zu erfahren, wie Sie einen Ersatzakku bestellen können.

36

Maximieren der Akkunutzungsdauer

Wie bei anderen Akkus auch kommt es bei Ihrem Akku im Laufe der Zeit

zu Verschleiß. Das bedeutet, dass die Leistung des Akkus abhängig von

Zeit und Gebrauch abnimmt.

Um die Nutzungsdauer des Akkus zu maximieren, sollten Sie folgende

Empfehlungen beherzigen.

Konditionieren eines neuen Akkus

Bevor Sie einen Akku zum ersten Mal benutzen, sollten Sie eine so

genannte Konditionierung vornehmen:

1. Setzen Sie den neuen Akku in den Rechner ein. Schalten Sie diesen

nicht ein.

2. Schließen Sie das Netzteil an und laden Sie den Akku vollständig.

3. Ziehen Sie das Netzteil ab.

4. Schalten Sie den Rechner ein und benutzen Sie ihn mit Akkustrom.

5. Brauchen Sie die Akkuladung ganz auf.

6. Schließen Sie das Netzteil wieder an und laden Sie den Akku erneut

auf.

Wiederholen Sie diese Schritte, bis der Akku insgesamt dreimal

aufgeladen und entladen wurde.

Nehmen Sie diese Konditionierung für alle neuen Akkus vor, oder dann,

wenn Sie einen Akku für einen längeren Zeitraum nicht benutzt haben.

Wenn Sie den Rechner für mehr als zwei Wochen nicht benutzen wollen,

sollten Sie den Akku herausnehmen.

Netzteil - 37

Warnung: Setzen Sie den Computer keinen Temperaturen unter

0ºC (32ºF) oder über 45ºC (113ºF) aus. Extreme Temperaturen

können den Akku negativ beeinflussen.

Durch die Konditionierung des Akkus gewährleisten Sie, dass sich der

Akku maximal laden lässt. Wenn Sie die Konditionierung nicht

durchführen, erhalten Sie nicht die maximale Akkuladung und die effektive

Nutzungsdauer des Akkus verkürzt sich.

Die Nutzungsdauer des Akkus wird darüber hinaus auch durch folgende

Arten der Benutzung verkürzt:

• Dauerhafte Benutzung des Rechners mit Netzstrom, während der Akku

eingesetzt ist. Wenn Sie ständig Netzstrom benutzen wollen, sollten Sie

den Akku herausnehmen, nachdem er vollständig geladen wurde.

• Versäumen des oben beschriebenen Entladens und Ladens des Akkus.

• Häufiges Benutzen; je öfter Sie den Akku benutzen, desto schneller

verkürzt sich die Nutzungsdauer. Ein standardmäßiger Computerakku

lässt sich etwa 300 Mal laden.

Austauschen des Akkus

Das Notebook benutzt Lithium-Akkus. Ersetzen Sie den Akku nur durch

einen Akku des gleichen Typs, der mit dem Gerät geliefert wurde. Die

Verwendung eines anderen Akkus kann Feuer oder Explosion zur Folge

haben.

38

Warnhinweis: Akkus können explodieren, wenn sie nicht

sachgemäß behandelt werden. Nehmen Sie Akkus nicht

auseinander und werfen Sie sie nicht ins Feuer. Bewahren Sie sie

außerhalb der Reichweite von Kindern auf. Beachten Sie die

geltenden Vorschriften, wenn Sie verbrauchte Akkus entsorgen.

Einsetzen und Entfernen des Akkus

Wichtig! Bevor Sie den Akku herausnehmen, sollten Sie das Netzteil

anschließen, wenn Sie beabsichtigen, Ihren Rechner weiterhin zu

benutzen. Ansonsten sollten Sie den Rechner erst ausschalten.

Einsetzen eines Akkus:

1. Richten Sie den Akku am geöffneten Akkufach aus und setzen Sie ihn

mit den Kontaktstellen zuerst und seiner Oberseite nach oben zeigend

ein.

2. Schieben Sie den Akku vorsichtig in das Akkufach hinein, bis er an

seinem Platz festsitzt.

Herausnehmen des Akkus:

1. Schieben Sie die Akkuverriegelung zur Seite, um den Akku zu lösen.

2. Ziehen Sie den Akku aus dem Fach.

Laden des Akkus

Wenn Sie den Akku laden möchten, stellen Sie erst sicher, dass er richtig

in das Akkufach eingesetzt ist. Schließen Sie das

und an eine Netzsteckdose an. Sie können mit dem Bedienen des

Netzteil an den Rechner

Netzteil - 39

Rechners über Netzstrom fortfahren, während der Akku geladen wird.

Allerdings wird der Akku wesentlich schneller geladen, wenn der Rechner

ausgeschaltet ist.

Hinweis: Es wird empfohlen, dass Sie den Akku laden, bevor Sie die

Arbeit für den Tag beenden. Wenn Sie den Akku über Nacht laden,

bevor Sie auf Reisen gehen, können Sie am folgenden Tag gleich mit

einem voll geladenen Akku mit der Arbeit beginnen.

Prüfen der Akkuladung

Die Energieanzeige von Windows zeigt die aktuelle Akkuladung an.

Führen Sie den Mauszeiger über das Akku-/Energie-Symbol auf der

Taskleiste, um die aktuelle Ladung des Akkus zu erfahren.

Optimieren der Akkunutzungsdauer

Durch Optimieren der Akkunutzungsdauer können Sie die Akkuleistung

voll ausschöpfen, den Laden/Entladen-Kreislauf verlängern und die

Effizienz des erneuten Ladens verbessern. Es wird Ihnen empfohlen, die

folgenden Anregungen zu beherzigen:

• Kaufen Sie einen Ersatzakku.

• Benutzen Sie nach Möglichkeit Netzstrom und behalten Sie sich die

Verwendung des Akkus für unterwegs vor.

• Nehmen Sie eine PC-Karte heraus, wenn die Karte nicht benutzt wird,

da sie Energie verbraucht (für ausgewählte Modelle).

• Lagern Sie den Akku an einem kühlen trockenen Ort. Die empfohlene

Temperatur ist 10°C (50°F) bis 30°C (86°F). Bei höheren Temperaturen

entlädt sich der Akku schneller selbst.

40

• Die Akkunutzungsdauer nimmt ab, wenn der Akku übermäßig häufig

geladen wird.

• Behandeln Sie das Netzteil und den Akku pfleglich.

Warnung bei geringer Akkuladung

Wenn Sie Akkustrom verwenden, sollten Sie auf die Energieanzeige von

Windows achten.

Warnhinweis: Schließen Sie so schnell wie möglich das Netzteil

an, wenn die Warnung für geringe Akkuladung angezeigt wird.

Wenn die Akkuladung vollständig aufgebraucht ist und sich der

Rechner ausschaltet, können Daten verloren gehen.

Wenn die Warnung für geringe Akkuladung angezeigt wird, sollten Sie je

nach Situation folgendermaßen vorgehen:

Situation Empfohlene Vorgehensweise

Das Netzteil und

Netzstrom steht zur

Verfügung.

1. Schließen Sie das Netzteil an den Rechner und

an eine Netzsteckdose an.

2. Speichern Sie alle notwendigen Dateien.

3. Fahren Sie mit Ihrer Arbeit fort.

Schalten Sie den Rechner aus, wenn Sie das

Laden des Akkus beschleunigen möchten.

Netzteil - 41

Situation Empfohlene Vorgehensweise

Ein voll geladener

Ersatzakku steht zur

Verfügung.

1. Speichern Sie alle notwendigen Dateien.

2. Schließen Sie alle Anwendungen.

3. Beenden Sie das Betriebssystem und schalten

den Rechner aus.

4. Ersetzen des Akkus

5. Schalten Sie den Rechner ein und fahren mit

Ihrer Arbeit fort.

Das Netzteil oder

Netzstrom steht nicht

zur Verfügung.

Sie haben keinen

Ersatzakku.

1. Speichern Sie alle notwendigen Dateien.

2. Schließen Sie alle Anwendungen.

3. Beenden Sie das Betriebssystem und schalten

den Rechner aus.

42

SOFTWARE

VERWENDUNG VON WINDOWS UND IHRER SOFTWARE

Packard Bell Computer enthalten Software, die bei der Verwendung des

Computers hilfreich sein können; die auf Ihrem Computer verfügbaren

Programme und Kategorien hängen von dem Modell ab, das Sie gekauft

haben.

Begrüßungscenter

Wenn Sie den Computer zum ersten Mal einschalten, wird das

Begrüßungscenter geöffnet. Im Begrüßungscenter erhalten Sie eine

Einführung in die neuen Funktionen und Programme von Windows. Sie

können das Begrüßungscenter auch später wieder aufrufen, indem Sie

auf Start

Angebot für Internetsicherheit

Es ist äußerst wichtig, den Computer vor Viren und Angriffen aus dem

Internet zu schützen (siehe

Programmpaket für die Internetsicherheit, einschließlich eines

kostenlosen Testzeitraums, wird Ihnen angeboten, wenn Sie den

Computer zum ersten Mal starten. Sie sollten diesen Schutz nutzen, bevor

Sie eine Internetverbindung herstellen. Das Programmpaket schützt Ihren

Computer und Ihre persönlichen Daten (Bankinformationen,

Kreditkartennummern, Kennworte usw.) vor den meisten aktuellen

Gefahren aus dem Internet.

> Erste Schritte drücken.

Sicherheit auf Seite 59. Ein umfangreiches

Software - 43

Packard Bell Recovery Management

Um den Computer für zusätzliche Systemwiederherstellungsoptionen

vorzubereiten, sollten Sie möglichst umgehend einen Satz

Wiederherstellungsmedien anfertigen. Siehe

Informationen.

Seite 88 für weitere

Wiedergabe von Multimediadateien

Mit Hilfe der Mediensoftware auf dem Computer können Sie Musik

abspielen, Filme oder Diashows wiedergeben und sich

Fernsehprogramme ansehen (sofern der Computer über einen TV-Tuner

verfügt).

Auf dem Computer sind ein oder mehrere Medienprogramme installiert.

Windows Media Player und optional Windows Media Center werden durch

Microsoft bereitgestellt. Möglicherweise wurden durch Packard Bell noch

weitere Programme installiert, um Ihnen ein noch größeres

Medienerlebnis zu bieten.

Windows Media Player

Der Windows Media Player kann zur Wiedergabe von MP3 oder WMA

Audiodateien oder den meisten Videodateien verwendet werden.

44

Windows Media Center (optional)

Bestimmte Computer verfügen

zudem über universelle

Programme wie Windows Media

Center. Diese Programme

können vielfältige

Multimediainhalte mit leicht

verständlichen Menüs

verarbeiten, die sich problemlos

mit einer Fernbedienung steuern

lassen. Sie können live oder

aufgenommenes Fernsehen ansehen (wenn der Computer über einen

Fernsehtuner verfügt), digitale Musik hören, Bilder und persönliche Videos

anzeigen oder auf Inhalte von Onlinediensten zugreifen.

Um das auf Ihrem Computer installierte Medienprogramm zu starten,

klicken Sie entweder auf Start > Windows Media Center.

Setup

Achtung: Falls Ihr Computer eine Fernbedienung oder einen TVTuner besitzt, müssen diese Komponenten angeschlossen und

aktiviert sein, bevor Sie das Medienprogramm erstmals aufrufen.

Wenn Sie das Medienprogramm zum ersten Mal aufrufen, erscheint ein

Konfigurierungsassistent, der einige grundlegende Einstellungen

vornimmt. Wählen Sie (sofern verfügbar) die Setup-Option Express. Bei

Bedarf können Sie anschließend weitere Optionen konfigurieren.

Software - 45

Hinweis: Falls Sie eine Internetverbindung haben, können Sie über

den Guide (Electronic Program Guide = Elektronischer

Programmführer) eine Liste der laufenden TV-Sendungen aufrufen.

Hier werden neben Kanal- und Netzwerkinformationen auch der Titel,

eine Beschreibung sowie die geplante Sendezeit angezeigt.

AutoPlay

Mit Hilfe der Windows AutoPlay-Funktion

können Sie entscheiden, auf welche

Weise Windows Mediendateien auf

Geräten mit Wechselspeicher

(Digitalkamera, usw.) handhaben soll.

Nachdem Sie einen Datenträger mit

Dateien (wie z.B. einer USB Key- oder

Speicherkarte) eingelegt bzw. eingesetzt

haben, erscheint in Windows ein

ueDialogfenster, indem Sie entscheiden

können, wie die Dateien geöffnet werden sollen.

Wiedergabe heruntergeladener Dateien

Heruntergeladene Dateien können mit den auf Ihrem Computer

installierten Medienprogrammen funktionieren, eventuell aber auch

spezielle Programme erfordern. Dateien mit DRM-Funktionen können

unter Umständen nur mit bestimmten Programmen (z. B. iTunes,

Windows Media Player) oder nur auf Geräten wiedergegeben werden, die

für den jeweiligen Dateityp vorgesehen sind.

46

Soziale Netzwerke (optional)

Die Anwendung Soziale Netzwerke

ermöglicht Ihnen die schnelle Anzeige der

Aktualisierungen Ihrer Freunde, sowie das

Erstellen Ihrer eigenen Aktualisierungen,

ohne dass Sie den Desktop verlassen

müssen. Sie können Benachrichtigungen und

Status-Updates direkt auf dem Desktop

empfangen, indem Sie die Seitenleiste zur

Überwachung mehrerer sozialer Netzwerke

(Facebook, YouTube, Flickr und Twitter) verwenden.

Hinweis: Die Anwendung Soziale Netzwerke ist optional vorinstalliert

und möglicherweise nicht auf allen Computern vorhanden.

Behalten Sie die Nachrichten und veröffentlichten Bilder Ihrer Freunde

immer im Blick; eine visuelle Benachrichtigung wird Sie informieren, wenn

ein Freund (oder Abonnement) eine Aktivität zeigt.

Wenn sich auf der Tastatur Ihres Computers eine Taste für

Soziale Netzwerke befindet, können Sie diese drücken, um die

Anwendung Soziale Netzwerke anzuzeigen.

Anmelden... oder Registrieren

Die Anwendung zeigt oben Ihr Profilbild und Kontoinformationen von

Facebook. Falls Sie bislang noch kein Facebook-Profil erstellt oder darauf

zugegriffen haben, zeigt das obere Bild einen namenlosen weiß-blauen

Platzhalter ohne Anzeige von Informationen an.

Software - 47

Wenn Sie die Anwendung Soziale Netzwerke zum ersten Mal starten,

werden Sie gefragt, ob Sie sich bei Ihren sozialen Netzwerken anmelden

möchten. Falls dies nicht automatisch geschieht, klicken Sie auf

Anmelden oben im Fenster Soziale Netzwerke. Wenn Sie nur ein neues

Facebook-Profil erstellen möchten, klicken Sie auf Registrieren und

folgen Sie den Anweisungen.

Hinweis: Für alle sozialen Aktivitäten wird ein Internetzugang

benötigt. Stellen Sie sicher, dass Sie mit dem Internet verbunden sind,

bevor Sie diese Anwendung benutzen.

Zugriff gewähren

Um Aktualisierungen zu erhalten, müssen Sie den Zugriff auf Ihre sozialen

Netzwerke gewähren; jedes Konto muss separat aktiviert werden. Klicken

Sie auf die Registerkarte für das Netzwerk, das Sie aktivieren möchten.

Sie benötigen Ihren Kontonamen und das Kennwort für jedes Netzwerk

oder müssen ein neues Konto erstellen, falls Sie keines haben.

Wenn Sie bereits über ein Konto verfügen, klicken Sie auf Anmelden, um

den Zugang zu aktivieren oder auf Registrieren, um ein Konto zu

erstellen.

Wenn Sie ein neues Konto erstellen möchten, geben Sie bitte die

geforderten Informationen mit Ihrer E-Mail-Adresse und dem

entsprechenden Kennwort ein. Sie können anschließend damit fortfahren,

Zugriff auf Ihr Konto zu gewähren.

Erlauben Sie ggf. bitte den Zugriff für alle Schritte. Dies wird sicherstellen,

dass alle Funktionen für Soziale Netzwerke normal funktionieren.

48

Hinweis: Notieren Sie sich alle Informationen über neue Konten,

einschließlich Kontonamen, E-Mail Adresse und Kennwort. Bewahren

Sie diese Informationen an einem sicheren Ort auf, so dass Sie auf sie

zurückgreifen können, wenn Sie zukünftig auf Ihre Konten zugreifen.

Zugriff auf Ihre sozialen Netzwerke

Sobald Sie den Zugriff gewährt haben, werden Ihr

Profilbild und Ihre Statusinformation angezeigt. Sie

können diese Informationen mit einem Klick aktualisieren.

Schnellaktionen

Klicken Sie auf einen Link, um mehr in einem neuen

Fenster anzuzeigen. D.h. klicken Sie auf einen FacebookEintrag, um Ihr Facebook-Konto zu öffnen und den Eintrag

anzusehen; klicken Sie auf ein YouTube-Video, um das

Video anzusehen.

Geben Sie Ihren Status im Kasten Was machst du

gerade? ein und klicken Sie auf Teilen. Ihre Facebook-

Freunde werden Ihren Status sofort sehen.

Um ein neues Fotoalbum in Facebook zu erstellen, wählen Sie Bilder aus,

die Sie hinzufügen möchten und ziehen Sie sie auf Ihr Profilbild. Sie

werden nach einem Albumnamen und einer Beschreibung gefragt. Klicken

Sie auf Hochladen, um mit dem Kopieren der Bilder in Ihr FacebookKonto zu beginnen.

Software - 49

Klicken Sie auf die Pfeile in der unteren Leiste , um weitere Seiten zu

sehen, falls es mehr Einträge gibt als auf einer Seite angezeigt werden

können.

Klicken Sie auf das Fragezeichen in der oberen Leiste , um die Hilfedatei

für Soziale Netzwerke anzuzeigen.

Klicken Sie auf den Pfeil auf der Menüleiste , um die VollbildAnwendung zu minimieren und eine kleine Hinweisleiste oben im

Bildschirm anzuzeigen. Klicken Sie auf die Hinweisleiste (unten), um das

Fenster als Vollbild mit einer Zusammenfassung der Aktivitäten Ihrer

Freunde anzuzeigen.

Hinweis: Benutzen Sie nicht das X-Symbol, um Soziale Netzwerke zu

verlassen, es sei denn, dass Sie das Senden und Empfangen von

Updates beenden möchten. Verwenden Sie den Pfeil in der oberen

Leiste , um die Hinweisleiste anzuzeigen.

Überprüfen Ihrer Newsfeeds und Informationen

Wählen Sie die Registerkarte für das Netzwerk, das Sie anzeigen

möchten:

Eine Reihe von Schaltflächen für das Netzwerk sind für das Netzwerk

verfügbar. Streichen Sie über die Schaltfläche, um eine Beschreibung

50

anzuzeigen. Wählen Sie die gewünschte Schaltfläche, um die Liste der

Elemente anzuzeigen und darin zu blättern.

Beispiel für Facebook-Registerkarten:

Die erste Schaltfläche und der Anzeigebereich, wenn die erste

Registerkarte ausgewählt ist, sind der News Feed (für Facebook), Meist

gesehen für YouTube und Kontakte für Flickr. Falls es mehr Einträge gibt

als auf einer Seite angezeigt werden können, benutzen Sie die Pfeile in

der unteren Leiste, um weitere Seiten anzuzeigen.

Änderung von Einstellungen

Klicken Sie auf das Einstellungssymbol , um auf die Einstellungen für

soziale Netzwerke zuzugreifen.

Live-Update - Wenn die Schaltfläche Live-Update aktiv ist, können Sie

eine aktualisierte Version der Anwendung Soziale Netzwerk herunterladen

und installieren.

Klicken Sie auf die Registerkarte für ein Netzwerk, um detaillierte

Einstellungen anzuzeigen; Sie können einstellen, wie oft ein Netzwerk

überprüft wird (das Aktualisierungsintervall) und sich in diesem Abschnitt

von einzelnen Netzwerken abmelden.

Klicken Sie auf das X, um den Abschnitt Einstellungen zu verlassen.

Software - 51

INTERNET

ERSTE SCHRITTE IM INTERNET

Schützen des Computers

Es ist äußerst wichtig, den Computer vor Viren und Angriffen aus dem

Internet zu schützen (siehe

Sicherheit auf Seite 59). Wenn Sie den Computer zum ersten Mal

einschalten, wird Ihnen ein umfassendes Sicherheitsprogramm für das

Internet angeboten. Sie sollten diesen Schutz so bald wie möglich

aktivieren, insbesondere bevor Sie das Internet besuchen.

Wählen eines Internetdienstanbieters

Das Internet ist zu einem selbstverständlichen

Bestandteil des Computeralltags geworden. Mit ein paar

einfachen Schritten können Sie sich Zugang zu einem

überwältigenden Angebot an Wissen und

Kommunikationsmöglichkeiten verschaffen. Um diese

Schritte auszuführen, müssen Sie sich zuvor für einen

Internetdienstanbieter (ISP) entscheiden, der die

Verbindung zwischen Ihrem Computer und dem Internet bereitstellt.

Zunächst sollten Sie sich über die in Ihrer Region verfügbaren ISPs

informieren. Hilfreich ist auch, sich bei Freunden und Familienangehörigen

nach deren Erfahrungen zu erkundigen oder Tests und

Verbraucherumfragen zu Rate zu ziehen. Vom ISP, für den Sie sich

entscheiden, erhalten Sie dann Anweisungen, wie die Internetverbindung

52

Angebot für Internetsicherheit auf Seite 43 und

herzustellen ist (eventuell benötigen Sie zusätzliche Software oder eine

spezielle "Box", die an Ihre Telefonleitung angeschlossen werden muss).

Verbindungsarten

Je nach Computermodell, Standort und Kommunikationsanforderungen

haben Sie verschiedene Möglichkeiten, eine Internetverbindung

herzustellen.

DFÜ

Bestimmte Computer sind mit einem DFÜ (‘Modem’)-Anschluss

ausgestattet. An diesen Anschluss lässt sich eine Telefonleitung

anschließen, um eine Verbindung zum Internet herzustellen. Dabei

können Sie nur entweder das Modem oder das Telefon verwenden, nicht

jedoch beides gleichzeitig. Diese Art der Verbindung empfiehlt sich nur bei

einer begrenzten Internetnutzung, weil die Verbindungsgeschwindigkeit

gering ist und die Verbindungsdauer üblicherweise pro Stunde berechnet

wird.

DSL (z. B. ADSL)

DSL (Digital Subscriber Line) ist eine „Dauerverbindung“, die über die

Telefonleitung läuft. Da DSL und das Telefon nicht dieselben Frequenzen

verwenden, können Sie Ihr Telefon auch dann benutzen, wenn Sie mit

dem Internet verbunden sind. Ob Sie DSL nutzen können, hängt von

Ihrem Standort ab (da dieser Dienst noch nicht flächendeckend angeboten

wird). Die Verbindungsgeschwindigkeiten variieren zwar je nach Standort,

im Allgemeinen sorgt DSL aber für eine schnelle und zuverlässige

Internet - 53

Internetverbindung. In der Regel werden für DSL feste monatliche

Gebühren berechnet.

Hinweis:

Modem. Im Allgemeinen erhalten Sie ein solches Modem, wenn Sie

sich bei Ihrem ISP anmelden. Viele Modems haben einen so

genannten Router für den Netzwerk- und WLAN-Zugang.

Kabel

Eine Kabelverbindung ermöglicht einen schnellen und ständigen

Internetservice über eine Kabelfernsehleitung. Dieser Dienst ist im

Allgemeinen in Großstädten verfügbar. Dabei können Sie gleichzeitig

telefonieren, Kabelprogramme im Fernsehen ansehen und mit dem

Internet verbunden sein.

3G (WWAN oder drahtloses Fernnetz)

Eine 3G-Verbindung ermöglicht Ihnen das Nutzen von Funknetzen

(z. B. solchen, die von Mobiltelefonen genutzt werden), um eine

Internetverbindung herzustellen, wenn Sie unterwegs sind. Der Einschub

für eine SIM-Karte is möglicherweise in den Computer integriert. Es kann

aber auch sein, dass Sie ein externes Gerät, z. B. ein USB-Modem oder

ein geeignetes Mobiltelefon benötigen.

Hinweis: Wenn der Computer einen SIM-Karten-Einschub besitzt,

benötigen Sie eine SIM-Karte und einen Netzbetreibervertrag.

Bevor Sie die 3G-Funktionen nutzen, erkundigen Sie sich bitte beim

Netzbetreiber, ob zusätzliche Kosten entstehen, insbesondere

während des Roamings.

Für eine DSL-Verbindung benötigen Sie ein geeignetes

54

Netzwerkverbindungen

Ein LAN besteht aus einer Gruppe von Computern (z. B. innerhalb eines

Bürogebäudes oder zuhause), die gemeinsam Kommunikationsleitungen

und Ressourcen nutzen. Wenn Sie ein Netzwerk einrichten, können Sie

Dateien, Peripheriegeräte (z. B. Drucker) und sogar die

Internetverbindung gemeinsam verwenden. Sie können ein LAN mittels

verdrahteter (z. B. Ethernet) oder drahtloser Technik (z. B. WLAN oder

Bluetooth) einrichten.

Drahtlosnetze

Bei einem Wireless LAN oder WLAN handelt es sich um ein kabelloses

lokales Netzwerk, in dem mehrere Computer ohne Kabel miteinander

verbunden sind. Das Einrichten eines drahtlosen Netzes ist einfach und

ermöglicht Ihnen, Dateien, Peripheriegeräte und Internetverbindungen

gemeinsam mit anderen zu nutzen.

Was sind die Vorteile eines drahtlosen Netzwerks?

Mobilität

Über ein WLAN können Sie und andere Benutzer in Ihrem Heimnetzwerk

gemeinsam auf Dateien und Geräte im Netzwerk, z. B. Drucker oder

Scanner, zugreifen.

Darüber hinaus haben Sie die Möglichkeit, eine Internetverbindung für

mehrere Computer zu verwenden.

Internet - 55

Schnelle und einfache Installation

Die Installation eines WLAN-Systems kann schnell und mühelos

abgeschlossen werden. Es ist nicht nötig, Kabel durch Wände und

Decken zu verlegen.

Bestandteile eines WLANs

Um zuhause ein drahtloses Netzwerk einzurichten, sind die folgenden

Komponenten erforderlich:

Zugangspunkt (Router)

Bei Zugangspunkten (Routern) handelt es sich um bidirektionale Sendeund Empfangsgeräte (so genannte Transceiver), die Daten an die

Umgebung senden. Zugangspunkte fungieren als Mittler zwischen

verkabelten und drahtlosen Netzwerken. Die meisten Router verfügen

über ein integriertes DSL-Modem, mit dem Sie auf eine

Hochgeschwindigkeits-DSL-Internetverbindung zugreifen können. In der

Regel stellt Ihr Internetdienstanbieter ein Modem oder einen Router mit

dem Abonnement der entsprechenden Dienstleistungen zur Verfügung.

Ausführliche Konfigurationsanweisungen finden Sie in der Dokumentation

Ihres Zugangspunktes/Routers.

Netzwerkkabel (RJ45)

Mit dem Netzwerkkabel (auch RJ45 genannt) werden der Host-Computer

und der Zugangspunkt miteinander verbunden (siehe Abbildung unten).

Außerdem werden über diesen Kabeltyp die Peripheriegeräte an den

Router angeschlossen.

56

Drahtloser Adapter

1

2

3

4

5

6

7

Normalerweise ist bereits ein interner Drahtlosadapter in Ihrem

Computer installiert. Mit einer Schaltfläche bzw. einem

Steuerelement in Windows können Sie den Adapter aktivieren oder

deaktivieren.

Abbildung eines funktionierenden Netzwerks

1. Zugangspunkt/

Router

2. Desktop-Computer

3. Modem

4. Drucker

5. Notebook-Computer

6. PDA/Smartphone

7. Netzwerkkabel

(RJ45)

Internet - 57

Aktivieren/Deaktivieren der drahtlosen Netzwerkverbindung

Die meisten Computer haben eine „WLAN”-Taste, mit der man die

Netzwerkverbindung ein- oder ausschaltet. Ermöglicht der Computer den

Zugriff auf ein WLAN, verfügt aber über keine Kommunikations-Taste,

können Sie mit den Netzverwaltungsoptionen die WLAN-Netzfunktion

aktivieren oder deaktivieren und festlegen, welche Inhalte über das Netz

gesendet werden. Klicken Sie auf Start

Netzwerk und Internet > Netwerk- und Freigabecenter.

Warnhinweis: Die Verwendung von Drahtlos-Geräten auf einem

Flug ist nicht erlaubt. Schalten Sie alle Geräte aus, bevor Sie an

Bord eines Flugzeuges gehen; die Geräte können die Funktionen

des Flugzeuges stören, Kommunikation unterbrechen und ihre

Verwendung kann gegen Gesetze verstoßen.

> Systemsteuerung >

Surfen im Internet

Um im Internet zu surfen, benötigen Sie ein spezielles

Programm, einen so genannten Internetbrowser. Der

Internet Explorer macht das Surfen im Internet einfacher

und sicherer. Nachdem Sie Ihren Internetanschluss

konfiguriert und die Verbindung hergestellt haben,

klicken Sie auf die Internet Explorer-Verknüpfung auf

Ihrem Desktop, um das Internet auf ganz neue Art zu erleben!

58

Packard Bell-Website

Besuchen Sie doch zu Beginn einfach einmal unsere Website

www.packardbell.de!

Packard Bell hat es sich zum Ziel gesetzt, Ihnen durchgängig einen

individuellen Support sanzubieten. Im Abschnitt Support finden Sie eine

auf Ihre speziellen Anforderungen zugeschnittene Hilfe.

www.packardbell.de ist Ihr Tor zu einer Welt von Online-Aktivitäten und Diensten. Besuchen Sie uns regelmäßig für neueste Informationen und

Downloads!

Sicherheit

Sicherlich wollen auch Sie gern wissen, was das Internet alles zu bieten

hat. Damit Sie sicher surfen können, hat Packard Bell das preisgekrönte

Norton Internet Security von Symantec bereits auf Ihrem Computer

installiert.

Das neue Norton Internet Security läuft unauffällig im Hintergrund, um

komplexe heutige Bedrohungen zu blockieren und Ihre Identität beim

Online-Shopping, Online-Banking oder einfach beim Surfen zu schützen.

Norton Internet Security schützt Sie vor dem Diebstahl Ihrer persönlichen

Daten, erkennt und eliminiert Spionageprogramme, entfernt Viren und

Internet-Würmer und bietet Schutz vor Hackern.

Internet - 59

Definitionen

Was ist ein Virus?

Heimtückische Software, üblicherweise „Viren“ genannt, sind Programme,

die speziell zu dem Zweck entwickelt wurden, Computer zu infizieren und

zu beschädigen. Die meisten Viren werden über das Internet, per E-Mail

oder über tückische Internetseiten übertragen. Ein typischer Virus

reproduziert sich und leitet sich dann unbemerkt selbst an andere

Computer weiter. Andere Formen der Belästigung, wie Trojanische

Pferde, Würmer oder Spam (unerwünschte Werbe-E-Mails) können Ihren

Computer auf unterschiedliche Weise infizieren, Ressourcen verbrauchen

oder ein Netzwerk blockieren.

Hinweis: Packard Bell garantiert, dass Ihr Computer zum Zeitpunkt

des Kaufs absolut virenfrei ist, und haftet nicht für Virenschäden.

Was ist Spyware?

Spyware bezieht sich auf generell unerwünschte Programme, die,

während Sie mit dem Internet verbunden sind, auf Ihren Computer

heruntergeladen werden – häufig ohne Ihr Wissen. Nachdem so ein

Programm Ihren Computer infiziert hat, kann es Ihre Surfaktivitäten

ausforschen, persönliche Informationen sammeln, Popup-Einblendungen

anzeigen oder sogar die Konfiguration Ihres Computers verändern.

Spyware verbraucht die Ressourcen Ihres Computers, kann die

Internetverbindung oder das gesamte Computersystem verlangsamen

und sogar Systemabstürze verursachen.

Mitunter wird sie von skrupellosen Firmen benutzt, um auszuforschen,

welche Websites Sie besuchen und dadurch Ihre Surfgewohnheiten zu

60

ermitteln, und um zielgerichtet Werbeeinblendungen auf Ihrem Bildschirm

erscheinen zu lassen. Teilweise geht Spyware jedoch über das bloße

Verfolgen solcher Aktivitäten hinaus und überwacht Tastatureingaben,

erfasst Kennwörter und andere Funktionen, was ein potenzielles

Sicherheitsrisiko darstellt.

Was ist Malware?

Bösartige Software, auch Malware genannt, ist Software, die Ihrem

Computer absichtlich Schaden zufügen soll. Viren, Würmer und Trojaner

fallen beispielsweise in diese Kategorie. Stellen Sie sicher, dass Ihre

Antivirus- und Anti-Malware-Programme immer auf dem neuesten Stand

sind, um Ihren Computer effektiv gegen Malware zu schützen.

Was ist eine persönliche Firewall?

Eine Firewall ist ein Programm, das den unbefugten Zugriff auf oder von

einem privaten Netzwerk aus verhindert. Sie schützt Ihren

Internetanschluss wie ein Schutzschild vor einem unerwünschten

Verbindungsaufbau, um möglicherweise die Kontrolle über Ihren

Computer zu gewinnen und Viren oder schädliche Programme zu

installieren und/oder weiterzugeben. Jede Verbindung zu Ihrem Computer

wird überwacht – Programme, die versuchen, ohne Ihre Erlaubnis

Informationen zu empfangen, werden erkannt, woraufhin die Firewall

einen Alarm auslöst. Anschließend können Sie entscheiden, ob Sie die

Verbindung zulassen möchten. Falls sie zu einem Programm gehört, das

Sie momentan verwenden, werden Sie die Verbindung in der Regel

zulassen (z.B. eine Verbindung für ein Online-Spiel zu einem Multi-PlayerServer oder für die Aktualisierung einer Enzyklopädie).

Internet - 61

Wie Sie Ihren Computer schützen

Schutz vor Kriminalität im Internet ist keine komplizierte Angelegenheit –

mit etwas technischer Hilfe und gesundem Menschenverstand lassen sich

viele Angriffe verhindern. In der Regel wollen Online-Täter so schnell und

so einfach wie möglich zu Geld kommen. Je schwerer Sie es ihnen

machen, desto eher lassen Sie sie in Ruhe und suchen sich ein leichteres

Opfer. Die nachfolgenden Tipps sind grundlegende Hinweise, wie Sie sich

vor Betrug im Internet schützen können.

Halten Sie Ihren Computer mit den neuesten Korrekturprogrammen

(„Patches“) und Aktualisierungen („Updates“) auf einem aktuellen Stand.

Eine der besten Möglichkeiten, den Computer vor Angriffen zu schützen,

besteht darin, Patches und andere Softwarekorrekturen möglichst schnell

nach ihrer Verfügbarkeit zu nutzen. Indem Sie Ihren Computer regelmäßig

aktualisieren, hindern Sie potenzielle Angreifer daran, Softwarefehler

(Schwachstellen) auszunutzen, um in Ihr System einzudringen.

Den Computer stets auf dem aktuellsten Stand zu halten, schützt

möglicherweise nicht vor allen Angriffen, macht es Hackern aber deutlich

schwerer, auf Ihr System zuzugreifen, blockt viele allgemeine und

automatisierte Angriffe vollständig ab und reicht unter Umständen schon

aus, um weniger entschlossene Angreifer dazu zu bringen, aufzugeben

und sich nach irgendeinem weniger gut geschützten Computer

umzusehen.

Neuere Versionen von Microsoft Windows und anderen gängigen

Softwareprodukten lassen sich so konfigurieren, dass Updates

automatisch heruntergeladen und angewandt werden und Sie sich nicht

62

mehr selbst darum kümmern müssen. Indem Sie den Vorteil der „AutoUpdate“-Funktionen Ihrer Software nutzen, haben Sie schon viel dafür

getan, um sicher „online“ zu sein.

Schützen des Computers mit Sicherheitssoftware

Für einen grundlegenden Online-Schutz sind verschiedene Arten von

Sicherheitssoftware erforderlich. Unentbehrliche Sicherheitskomponenten

sind unter anderem Firewall- und Antivirenprogramme. Eine Firewall ist in

der Regel die vorderste Verteidigungslinie Ihres Computers – sie

kontrolliert, wer mit Ihrem Computer online kommunizieren darf und

welche Inhalte erlaubt sind. Stellen Sie sich eine Firewall als eine Art

Polizist vor, der sämtliche Daten überwacht, die auf und aus Ihrem

Computer kommen, und nur als sicher geltende InternetKommunikationsvorgänge zulässt. Alle anderen werden blockiert, so dass

Ihr Computer vor möglichen Angriffen geschützt ist.

Die nächste Verteidigungslinie ist in vielen Fällen eine Antivirensoftware,

die alle Online-Aktivitäten (z. B. E-Mail-Verkehr und Surfen im Internet)

überwacht und Sie vor Viren, Würmern, Trojanischen Pferden und

sonstigen Arten heimtückischer Programme schützt. Ihre Antiviren- und

Antispionagesoftware sollten Sie konfigurieren, dass sie bei jedem

Herstellen der Internetverbindung automatisch aktualisiert wird.

Integrierte Sicherheitspakete, wie beispielsweise Norton Internet Security,

kombinieren Firewall, Antiviren- und Antispionagefunktionen mit anderen

Funktionen wie „Antispam“ (Schutz vor unerwünschten E-Mails). Immer

beliebter werden Kinderschutzprogramme, weil sie alle für den OnlineSchutz erforderlichen Sicherheitsfunktionen in einem einzigen Paket

Internet - 63

anbieten. Viele Anwender bevorzugen die Verwendung eines

umfangreichen Sicherheitsprogrammpakets, anstatt unterschiedliche

Sicherheitsprogramme zu installieren, konfigurieren und aktualisieren.

Eine Vollversion von Norton Internet Security™ ist bereits auf Ihrem

Packard Bell-System installiert. Sie finden ein kostenloses

Abonnement für Virenschutz-Updates. Aktivieren Sie diesen Schutz

auf jeden Fall!

Wählen Sie sichere Kennwörter und bewahren Sie diese gut auf.

Kennwörter sind im Internet heutzutage unumgänglich. Man gebraucht sie

für nahezu alles – vom Blumenversand über Online-Banking bis hin zur

Anmeldung auf der Internetseite seiner Fluggesellschaft, um zu sehen,

wie viele Meilenpunkte man schon gesammelt hat. Die folgenden Tipps

können Ihnen helfen, Online-Vorgänge sicherer zu machen:

• Wählen Sie ein Kennwort, das man nicht so leicht erraten kann. Damit

haben Sie schon den ersten Schritt dafür getan, dass Ihr Kennwort

sicher ist und nicht in die falschen Hände gerät. Sichere Kennwörter

haben mindestens acht Zeichen und bestehen aus einer Kombination

von Buchstaben, Zahlen und Symbolen (z. B. # $ % ! ?). Folgendes

sollten Sie als Kennwort möglichst meiden: Ihren Anmeldenamen, auf

persönlichen Angaben (z. B. Nachname) basierende Wörter sowie alle

Begriffe, die man im Wörterbuch finden kann. Um Aktivitäten wie

Online-Banking abzusichern, sollten Sie versuchen, möglichst

einzigartige Kennwörter zu finden.

• Bewahren Sie Ihre Kennwörter sicher auf und versuchen Sie, nicht für

jeden Online-Dienst dasselbe Kennwort zu benutzen.

64

• Ändern Sie Kennwörter regelmäßig, mindestens aber alle 90 Tage.

Dadurch können Sie einen eventuellen Schaden begrenzen, falls sich

dennoch jemand Zugriff auf Ihr Online-Account verschafft hat. Wenn

Ihnen irgendetwas verdächtig bei einem Ihrer Online-Konten vorkommt,

sollten Sie als erstes Ihr Kennwort ändern.

Schützen persönlicher Daten

Geben Sie persönliche Daten wie Name, Adresse, Telefonnummer und EMail-Adresse nur mit großer Vorsicht online weiter. Die Nutzung von

Online-Diensten ist oft zwangsläufig mit der Preisgabe persönlicher

Informationen verbunden, beispielsweise um die Bezahlung und den

Versand einer erworbenen Ware abzuwickeln. Da sich dies selten

umgehen lässt, finden Sie nachfolgend einige Ratschläge, wie man

persönliche Informationen im Internet sicher weitergibt:

• Achten Sie auf gefälschte E-Mails. Anzeichen dafür, dass eine

E-Mail betrügerisch sein könnte, sind Rechtschreibfehler, schlechte

Grammatik, ungewöhnliche Formulierungen, Website-Adressen mit

merkwürdigen Erweiterungen, Website-Adresse, die vollständig aus

Zahlen statt aus Wörtern bestehen, sowie alles, was vom Normalen

abweicht. Beim so genannten Phishing erhält man häufig die

Aufforderung, schnell zu reagieren, um eine Kontosperrung zu

verhindern oder seinen Schutz aufrechtzuerhalten, oder man wird

genötigt, sofort bestimmte Angaben zu machen, um Schlimmeres zu

verhindern. Fallen Sie bloß nicht darauf herein.

Internet - 65

• Reagieren Sie nie auf E-Mails, in denen nach persönlichen

Angaben gefragt wird. Kein seriöses Unternehmen schickt Ihnen eine

E-Mail, um persönliche Informationen einzuholen. Wenden Sie sich im

Zweifelsfall telefonisch an das betreffende Unternehmen oder geben

Sie dessen Internetadresse in Ihren Webbrowser ein. Klicken Sie auf

keinen Fall Hyperlinks in solchen Mitteilungen an, weil Sie dadurch auf

betrügerische, hinterhältige Websites geraten könnten.

• Meiden Sie betrügerische Websites, die dazu dienen, an Ihre

persönliche Informationen zu kommen. Geben Sie beim Besuch

einer Website die Adresse (URL) direkt in Ihren Webbrowser ein, anstatt

einem Hyperlink in einer E-Mail oder einer Sofortnachricht zu folgen.

Häufig werden diese Hyperlinks von Betrügern gefälscht, damit sie

überzeugend aussehen.

Achten Sie beim Einkaufen, Online-Banking oder bei sonstigen

Webseiten, auf denen Sie vertrauliche Informationen weitergeben,

immer auf das „S“ hinter der Buchstabenfolge „http“ (d. h. https://

www.ihrebank.com und nicht http://www.ihrebank.com). Das „S“ steht

für „sicher” und sollte immer erscheinen, wenn Sie sich in einem Bereich

befinden, in dem Sie nach Ihren Anmeldedaten oder sonstigen

sensiblen Daten gefragt werden. Ein weiterer Hinweis darauf, dass Sie

eine sichere Verbindung haben, ist das kleine Schlosssymbol unten in

Ihrem Webbrowser (normalerweise rechts unten).

• Achten Sie in Programmen und bei Websites auf die

Datenschutzrichtlinien. Es ist wichtig zu wissen, ob und wie eine

Organisation persönliche Daten erfasst und verwendet, bevor man

diese weitergibt.

66

• Schützen Sie Ihre E-Mail-Adresse. Mitunter verschicken so genannte

Spammer und Phisher Millionen von Nachrichten an existierende oder

auch nicht existierende E-Mail-Adressen, in der Hoffnung, ein

potenzielles Opfer zu finden. Falls Sie auf diese Nachrichten reagieren

oder sogar Bilder herunterladen, werden Sie unweigerlich zu deren

Listen hinzugefügt und erhalten zukünftig noch weitere solcher

Nachrichten. Seien Sie auch vorsichtig, wenn Sie Ihre E-Mail-Adresse in

Newsgroups, Blogs oder Online-Communities angeben.

Angebote im Internet, die zu gut aussehen, um wahr zu sein, sind es in

der Regel auch nicht.

Das alte Sprichwort „Man bekommt im Leben nichts geschenkt” gilt auch

heute noch. Vermeintlich „kostenlose“ Software wie Bildschirmschoner

oder Smileys, geheime Investmenttricks, die ungeheuren Reichtum

versprechen, oder ein überraschender Gewinn bei einem völlig

unbekannten Preisausschreiben sind Lockangebote von Firmen, um Ihre

Aufmerksamkeit zu gewinnen.

Während Sie vielleicht nicht direkt mit Geld bezahlen, ist die angeforderte

kostenlose Software oder Dienstleistung möglicherweise mit einer

Werbesoftware („Adware“) kombiniert, die Ihr Verhalten ausforscht und

unerwünschte Werbeangebote einblendet. Um vermeintliche Gewinne

geltend zu machen, müssen Sie unter Umständen persönliche

Informationen preisgeben oder irgendetwas kaufen. Falls ein Angebot so