Page 1

Guida per l’utente

Packard Bell EasyNote TE

- 1

Page 2

INDICE

Avvio del computer 4

Connessione wireless ........................................ 4

Registrazione ..................................................... 5

Installazione del software................................... 6

Recupero............................................................ 6

Vi serve una mano? ........................................... 6

Fondamenta del computer 8

Sicurezza e comfort ........................................... 8

Precauzioni di sicurezza ............................. 8

Precauzioni sulla salute ............................ 12

Caratteristiche del computer 15

Vista superiore - display ................................... 16

Vista superiore - tastiera .................................. 17

Tasti speciali ............................................. 18

Touchpad .................................................. 21

Vista frontale .................................................... 22

Vista da sinistra ................................................ 24

Vista da destra ................................................. 26

Vista base ........................................................ 28

Aggiornare il computer 29

Espansione con accessori ............................... 29

Opzioni di collegamento............................ 29

Alimentazione 35

Alimentatore CA ............................................... 35

Pacco batteria .................................................. 36

Caratteristiche della pacco batteria........... 36

Sostituzione del pacco batteria................. 38

Installazione o disinstallazione della

pacco batteria ........................................... 39

Carica della batteria ......................................... 39

2

Controllo del livello della batteria ............. 40

Ottimizzazione della durata della

batteria ..................................................... 40

Segnalazione di batteria scarica .............. 41

Nota sul software 43

Uso di Windows e del software ....................... 43

Centro di benvenuto................................. 43

Offerta protezione Internet ....................... 43

Packard Bell Recovery Management....... 44

Riprodurre file multimediali....................... 44

AutoPlay................................................... 46

Riprodurre file scaricati ............................ 46

Social network (opzionale) ....................... 47

Internet 52

Primi passi in Rete........................................... 52

Proteggere il computer............................. 52

Scelta di un Provider Internet................... 52

Connessioni di rete .................................. 55

Navigate in Rete!...................................... 58

Sicurezza ................................................. 59

Helpdesk 74

Utilizzare il computer in sicurezza ................... 74

Manutenzione........................................... 74

Aggiornamenti .......................................... 82

Assistenza remota di Windows ................ 84

Recupero 85

Packard Bell Recovery Management .............. 85

Creazione dei dischi di ripristino .............. 86

Ripristino del sistema ...................................... 89

Tipi di ripristino ......................................... 90

Page 3

Informazioni sulle normative 97

Visita registration.packardbell.com e scopri i vantaggi di essere un cliente Packard Bell.

Nota: Tutte le illustrazioni sono da considerarsi di riferimento. La reale

configurazione può variare.

Copyright © 2012. Tutti i diritti riservati.

Manuale utente di Packard Bell EasyNote TE

Prima edizione: 17 febbraio 2012

Condizioni operative 114

Licenza software 117

Indice 120

Indice - 3

Page 4

AVVIO DEL COMPUTER

Grazie per aver acquistato questo Packard Bell computer!

Questa guida è stata progettata per introdurvi le funzioni del computer ed

assistervi nella vostra esperienza informatica.

Dopo aver configurato e avviato il computer, come illustrato nelle istruzioni

di configurazione, vi saranno rivolte delle domande che vi aiuteranno a

collegarvi a Internet. A questo punto il computer configurerà il software

installato.

CONNESSIONE WIRELESS

Per connettervi a una rete wireless, verificate dapprima che le funzioni

wireless del computer siano attive e che anche il router o modem a cui

desiderate connettervi sia configurato correttamente.

• Se il wireless non è attivo, premete il tasto di comunicazione ( ) per

aprire il Launch Manager e assicurati che il Wi-Fi sia Attivo.

• Il computer rileverà e visualizzerà le eventuali reti disponibili,

selezionate la rete e inserite la password, se necessario.

• Dopo un breve ritardo, il computer dovrebbe connettersi a Internet.

Se la rete non viene rilevata, o se il computer non si connette a Internet,

consultate la documentazione del vostro ISP o router. Dopo l'avvio del

computer e quando potete utilizzarlo, aprite Internet Explorer e seguite le

istruzioni.

4

Page 5

In alternativa, usate un cavo di rete per il collegamento diretto a una

porta di rete sul router. Consultate la guida del vostro ISP o router.

REGISTRAZIONE

Quando viene utilizzato il computer per la prima volta, si consiglia di

registrarlo. In questo modo si potrà usufruire di alcuni vantaggi, come ad

esempio:

• Assistenza più veloce da parte dei nostri rappresentanti specializzati

• Iscrizione alla Packard Bell community: ricezione di promozioni e

partecipazione ai sondaggi.

• Le ultime notizie da Packard Bell.

Come eseguire la registrazione

Durante l’avvio iniziale del notebook o desktop, verrà visualizzata una

finestra che invita ad eseguire la registrazione. Inserire le informazioni e

fare clic su Avanti. La seconda finestra che viene visualizzata contiene i

campi opzionali che possono aiutare nella personalizzazione dei servizi.

Seconda opzione

Un altro modo per registrare il proprio Packard Bell prodotto consiste nel

visitare il sito Internet su registration.packardbell.com. Scegliere il

paese e seguire le istruzioni visualizzate.

Una volta effettuata la registrazione, vi invieremo una e-mail di conferma

contenente informazioni importanti da conservare in un luogo sicuro.

Avvio del computer - 5

Page 6

INSTALLAZIONE DEL SOFTWARE

Il computer installerà automaticamente il software e predisporrà il

computer all'uso. Questa operazione potrebbe richiedere del tempo, non

spegnete il computer; aspettate che l'installazione sia terminata.

RECUPERO

È necessario creare dischi di ripristino non appena possibile. Il

programma

disco di recupero per ripristinare o reinstallare le applicazioni e i driver

forniti da Packard Bell.

Packard Bell Recovery Management consente di creare un

VI SERVE UNA MANO?

Packard Bell fornisce diverse opzioni per supportare il vostro acquisto.

Packard Bell assistenza

Annotate sulla copertina di questa guida il numero di serie del computer,

la data ed il luogo di acquisto ed il nome del modello; conservate la prova

dell'acquisto. Prima di contattarci, annotate i messaggi di errore relativi al

problema e, se possibile, mettetevi davanti al computer acceso. Avere a

portata di mano queste informazioni e poterle fornire prontamente quando

ci contattate, ci permetterà di garantirvi un servizio migliore e più

efficiente.

6

Page 7

Sito Web Packard Bell

Ricordate di visitare www.packardbell.com - Visitate la sezione supporto

per informazioni aggiornate, la guida, driver ed elementi da scaricare.

Garanzia e Informazioni di contatto

Le informazioni relative alla garanzia del computer e su come contattare il

supporto tecnico si trovano nella Garanzia del computer.

Avvio del computer - 7

Page 8

FONDAMENTA DEL COMPUTER

SICUREZZA E COMFORT

Precauzioni di sicurezza

Seguire le linee guida riportate di seguito per utilizzare il computer

comodamente e per evitare problemi di salute.

Ambiente del computer

Accertarsi che il computer:

• Sia utilizzato su una superficie stabile, supporto o tavolo. Una caduta

può danneggiare seriamente il computer.

• Non sia utilizzato su una superficie che emette vibrazioni, o utilizzato

durante attività sportive, esercizi o altre attività in ambiente dinamico.

Vibrazioni e movimenti possono allentare gli elementi di fissaggio,

danneggiare i componenti interni e causare perdite dalla batteria.

• Si trovi lontano dalla luce solare diretta e da fonti di calore.

• Si trovi lontano da campi magnetici o da qualsiasi dispositivo che

genera elettricità statica.

• Sia tenuto ad almeno 30 centimetri di distanza da un cellulare.

• Non si trovi in un ambiente polveroso o umido.

• Non sia utilizzato vicino ad acqua. Non far cadere nessun tipo di liquido

sopra o all’interno del computer.

8

Page 9

• Non sia collocato su un tappeto o qualsiasi altra superficie che potrebbe

avere una carica elettrica.

Nota

• Le fessure e le aperture servono per la ventilazione e a garantire

l'affidabilità del funzionamento del prodotto e per prevenirne il

surriscaldamento. Queste aperture non devono essere ostruite o

coperte. Non ostruire le aperture posizionando il prodotto su un letto,

sofà, tappeto o altre superfici simili. Questo prodotto non deve mai

essere collocato nelle vicinanze o sopra radiatori o bocchette del

riscaldamento ad aria, e non deve mai essere installato in strutture ad

incasso, salvo che sia fornita l'appropriata ventilazione.

• Non inserire mai oggetti di alcun tipo attraverso le fessure della scocca

del prodotto poiché potrebbero entrare in contatto con punti in cui sono

presenti tensioni pericolose che possono provocare corto circuiti e

conseguenti incendi. Non versare mai alcun tipo di liquido sopra o

all'interno del prodotto.

• Per evitare danni ai componenti interni e per prevenire la perdita di

elettroliti delle batterie, non collocare il prodotto su superfici soggette a

vibrazioni.

• Non utilizzare in ambienti in cui sottoposto a vibrazioni, o a eccessivo

movimento. Il mancato rispetto di questo accorgimento potrebbe

causare indesiderati cortocircuiti o danni a rotori, unità disco rigido,

unità ottiche, e esporre al rischio di fuoriuscita di litio dal pacco batterie.

Fondamenta del computer - 9

Page 10

Cavi

Verificare che:

• I cavi non siano tirati e non vi sia il rischio che le persino ci camminino

sopra o possano inciamparsi.

• Gli altri dispositivi non schiaccino i cavi.

• Il cavo di alimentazione sia collegato al computer prima di collegarlo alla

presa di corrente CA.

• Il cavo di alimentazione sia scollegato dalla presa di corrente prima di

scollegarlo dal computer.

• I cavi di alimentazione a tre pin siano collegati a una presa di corrente

collegata a terra.

• La presa di corrente sia facilmente accessibile e il più vicino possibile al

computer (non sovraccaricarla con troppi adattatori).

Se per il computer viene utilizzato un adattatore CA esterno:

• Non coprire o posizionare oggetti sull'adattatore CA. Lasciare che

l’adattatore si raffreddi durante l’uso evitando di ostruirlo con oggetti.

• Usare esclusivamente l’adattatore CA fornito con il computer. Sebbene

altri adattatori possano avere un aspetto simile, il loro uso può

danneggiare il computer. Se è necessario sostituire dei componenti,

usare esclusivamente parti certificate per l’uso con il computer.

Pulizia del computer

• Staccare sempre il computer dalla presa di corrente prima di pulirlo.

• Non usare detergenti liquidi o spray, usare un panno umido.

10

Page 11

• Non spruzzare mai i prodotti detergenti direttamente sullo schermo.

• Se viene versato del liquido sul computer, spegnerlo immediatamente,

scollegare l'adattatore CA e assicurarsi che sia completamente asciutto

prima di riaccenderlo. Aspettare durante la notte se necessario.

Nota: Se il computer è dotato di slot per schede di memoria o

dispositivi di espansione, negli slot delle schede deve essere

installato un tappo in plastica. I tappi proteggono gli slot da polvere,

oggetti metallici o altre particelle, quando non vengono utilizzati.

Conservare i tappi per utilizzarli quando non ci sono schede negli slot.

Manutenzione del computer

Non tentare di riparare da soli il computer, poiché l’apertura o rimozione di

coperchi potrebbe esporre a tensioni pericolose, con gravi rischi per la

propria incolumità. Fare riferimento a personale di servizio qualificato per

tutta l’assistenza.

Scollegare il computer dalla presa a muro e consultare il personale

qualificato addetto all’assistenza nelle seguenti condizioni:

• quando il cavo o la spina d’alimentazione sono danneggiati o logori,

• se del liquido è stato rovesciato sul prodotto,

• se il prodotto è stato esposto alla pioggia o all’acqua,

• se si è fatto cadere il prodotto o la custodia è stata danneggiata

• se il prodotto rivela un evidente calo di prestazioni,

• se il prodotto non funziona correttamente, nonostante siano state

rispettate le istruzioni

Fondamenta del computer - 11

Page 12

Nota: Intervenire unicamente sui comandi contemplati nelle istruzioni

operative, poiché la regolazione impropria di altri comandi potrebbe

causare danni e spesso richiede l’intervento approfondito di un

tecnico qualificato per riportare il prodotto alle normali condizioni

operative.

Precauzioni sulla salute

• La superficie del pulsante, l’area attorno alle aperture di ventilazione e

l’adattatore CA potrebbero surriscaldarsi. Per evitare lesioni, non

portare a contatto con la pelle o il corpo.

• Il dispositivo ed i suoi adeguamenti possono contenere parti di piccole

dimensioni. Tenerli fuori della portata dei bambini.

• Il computer e gli accessori potrebbero contente parti di piccole

dimensioni. Tenerli fuori della portata dei bambini.

• Se si lavora o gioca per ore di fila, assicurarsi di fare delle pause

regolari. Distogliere lo sguardo dallo schermo del computer una volta

ogni tanto. Non usare il computer quando si è stanchi.

• Disporre il computer in modo che possa funzionare in una posizione

naturale e rilassata. Collocare gli oggetti utilizzati di frequenti a portata

di mano.

• Posizionare il computer direttamente davanti a sè per una maggiore

sicurezza e comfort. Assicurarsi che la tastiera e il touchpad siano ad

un'altezza confortevole. Lo schermo dovrebbe essere a circa 45-70 cm

(18-30 pollici) dagli occhi. Se si utilizza il computer per periodi prolungati

stando seduti a una scrivania, investire in una tastiera esterna per un

maggior comfort.

12

Page 13

• Per proteggere l’udito, quando si utilizzano altoparlanti o auricolari,

aumentare in modo graduale il volume fino ad udire un suono chiaro e

confortevole; non aumentare il livello del volume dopo che l’udito si è

abituato. Non ascoltare ad volume alto per lunghi periodi di tempo. Non

aumentare il volume per bloccare i rumori dell’ambiente circostante;

ridurre il volume se non si riescono a sentire le voci delle persone con

cui si parla.

• La parte inferiore del computer, l'adattatore di alimentazione e

l'aria proveniente dai fori di ventilazione si potrebbero

surriscaldare durante l'uso. Evitare il contatto corporeo

continuo e non posizionare il computer in grembo mentre è in

funzione.

• Assicurarsi che i fori e le aperture di ventilazione del computer non

siano mai ostruiti o coperti. Non tenere il computer su una superficie

morbida (per es. un tappeto, sedia o letto) che potrebbe ostruire le

aperture di ventilazione.

• Non premere oggetti di nessun tipo all’interno delle aperture di

ventilazione e della scocca poiché si potrebbe venire a contatto con

tensioni pericolose o creare cortocircuiti causando incendi o

folgorazioni.

• Taluni disturbi delle mani, dei polsi, del collo, delle spalle, delle gambe e

della schiena potrebbero essere associati a, o aggravati da, determinate

azioni ripetitive. Per ridurre il rischio di sviluppo di tali disturbi, digitare i

tasti con i polsi dritti e con le mani e i polsi appoggiati sopra la tastiera.

Se si avvertono dolori, formicolio, intorpidimento o altri disagi, rivolgersi

a un medico.

Fondamenta del computer - 13

Page 14

• Consigliamo ai genitori di monitorare l'uso dei giochi da parte dei loro

figli. Se voi o vostro figlio avvertite uno qualsiasi dei seguenti sintomi:

vertigini, visione sfocata, spasmi agli occhi o ai muscoli, perdita di

conoscenza, disorientamento, qualsiasi movimento involontario o

convulsione, interrompere IMMEDIATAMENTE l'uso e rivolgersi a un

medico. Questo potrebbe verificarsi anche se il soggetto non ha

un'anamnesi di epilessia.

14

Page 15

CARATTERISTICHE DEL COMPUTER

Dopo aver configurato il computer come illustrato nelle istruzioni di

configurazione, far riferimento alla presente documentazione per la

presentazione del nuovo Packard Bell computer.

Packard Bell EasyNote TE

Caratteristiche del computer - 15

Page 16

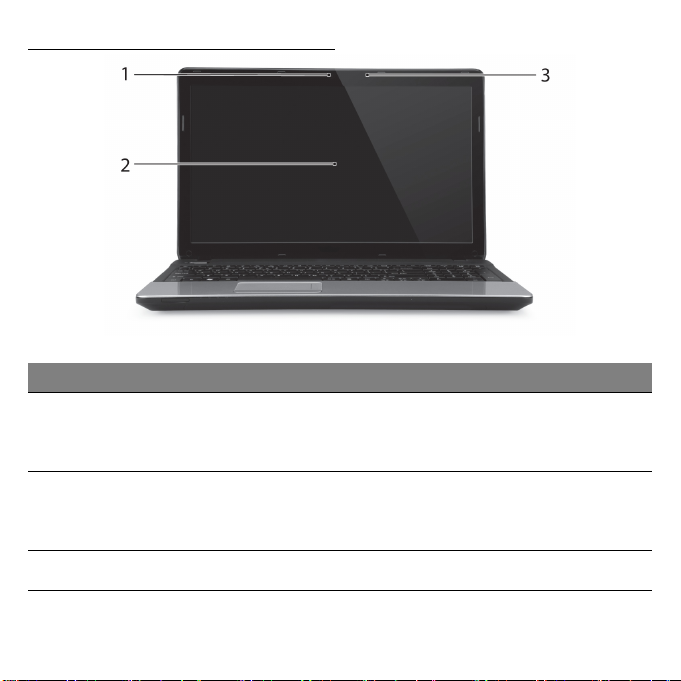

VISTA SUPERIORE - DISPLAY

# Icona Voce Descrizione

Web camera per la comunicazione video.

1 Webcam

2Display

3 Microfono Microfono interno per la registrazione di audio.

Una luce accanto alla webcam indica che la

webcam è attiva.

Grande display a cristalli liquidi (Liquid-Crystal

Display; LCD), per una visualizzazione

confortevole.

16

Page 17

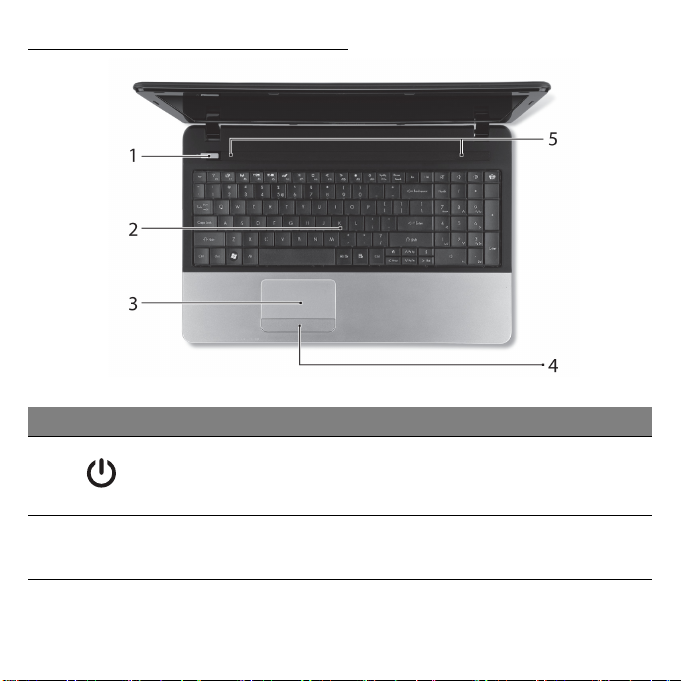

VISTA SUPERIORE - TASTIERA

# Icona Voce Descrizione

1

2Tastiera

Pulsante di

accensione/

indicatore

Accende/spegne il computer. Indicano lo stato

di accensione/alimentazione del computer.

Per l'immissione di dati sul computer.

- I tasti speciali sono descritti in pagina 18.

Caratteristiche del computer - 17

Page 18

# Icona Voce Descrizione

3 Touchpad

4

5 Altoparlanti Emette l'uscita audio stereo.

Tasti clic (sinistra e

destra)

Dispositivo di puntamento sensibile al tocco

con funzioni simili a quelle di un comune

mouse.

I tasti destra e sinistra hanno le stesse funzioni

dei tasti destra e sinistra di selezione.

Tasti speciali

La tastiera del computer comprende tasti che attivano funzioni speciali. La

funzione di ciascun tasto è chiaramente indicata con un'icona.

Icona Funzione Descrizione

Tasto di selezione

Fn

rapida per la

seconda funzione

Guida Per aprire il menu guida.

Backup

Comunicazioni

Attiva una seconda funzione su certi tasti.

Es. premere il tasto Fn per attivare i tasti da F1 a F12.

Questo strumento consente di creare copie di backup

del computer; o del sistema intero, o solo dei file e

cartelle selezionati. Creare una pianificazione regolare

o eseguire copie tutte le volte che lo si desidera.

Attiva/disattiva i dispositivi di comunicazione del

computer.

18

Page 19

Icona Funzione Descrizione

Passaggio da uno

schermo all'altro

Avvio di screen

saver

Attivazione e

disattivazione del

touchpad

Riproduci/Pausa

Stop

Precedente Per passare al file multimediale precedente.

Avanti Per passare al file multimediale successivo.

Riduzione della

luminosità

Aumento della

luminosità

Consente la commutazione in uscita display tra video

del display o monitor esterno (se collegato) e entrambi.

Disattiva la retroilluminazione dello schermo per

risparmiare energia. Premere un tasto qualsiasi per

tornare allo stato precedente.

Attiva e disattiva il touchpad interno.

Riproduce o sospende la riproduzione del file

multimediale selezionato.

Interrompe la riproduzione del file multimediale

selezionato.

Riduce la luminosità dello schermo.

Consente di aumentare la luminosità dello schermo.

Caratteristiche del computer - 19

Page 20

Icona Funzione Descrizione

Apre l'applicazione Rete Sociale.

Rete sociale

Volume su Aumenta il volume.

Volume giù Riduce il volume.

Attivazione e

disattivazione degli

altoparlanti

- Se l’applicazione non è installata, il tasto aprirà

l’applicazione per la messaggistica istantanea.

Attiva e disattiva gli altoparlanti.

Tasti di scelta rapida

Il computer utilizza tasti di selezione rapida (combinazioni di tasti) per

accedere

ai tasti funzione e ai comandi di navigazione.

Per attivare i tasti di scelta rapida, tenere premuto Fn (in basso a sinistra)

e premere l'altro tasto della combinazione.

Tasti di scelta

rapida

Funzione Descrizione

Fn + Tasti speciali

(vedere pagina 18)

Fn + Home Scorre all'inizio di un documento.

Fn + Fine Scorre alla fine di un documento.

Tasti di

funzione

Attiva i tasti da F1 a F12.

20

Page 21

Tasti di scelta

rapida

Fn + Pagina su Scorre su di una pagina in un documento.

Fn + Pagina giù Scorre giù di una pagina in un documento.

- Nota: Non è necessario premere il tasto Fn per utilizzare i tasti funzione da F1 a F12

quando si avvia il computer o quando si usa il BIOS.

Per scambiare il tasto di selezione rapida e la funzione speciale dei tasti da F1 a F12,

modificare l'impostazione dei tasti funzione nel BIOS (per aprire il BIOS premere F2

quando si avvia il computer, quindi selezionare il Menu principale e modificare il

comportamento dei tasti funzione in Tasti funzione).

Funzione Descrizione

Touchpad

Il touchpad controlla la freccia sullo schermo; denominata puntatore o

cursore. Quando si scorre il dito lungo il pad sensibile al tatto, il

puntatore seguirà questo movimento.

Movimenti multipli

Il touchpad supporta i comandi a movimenti multipli; è in grado di

riconoscere pattern che utilizzano più di un dito. In questo modo è

possibile controllare le applicazioni con pochi e semplici movimenti, quali:

• Pizzico: Consente di eseguire lo zoom

avanti o indietro su foto, mappe e

documenti con un semplice movimento di

un dito e del pollice.

Caratteristiche del computer - 21

Page 22

• Movimento rapido: Consente di scorrere foto, siti web e documenti

semplicemente facendo scorre due dita orizzontalmente.

• Rotazione: Consente di ruotare foto e file PDF di 90° utilizzando il

movimento di due dita come centro.

• Scorrimento: Consente di scorrere rapidamente pagine web,

documenti e playlist musicali verso l’alto o il basso con il semplice

movimento di due dita in senso verticale.

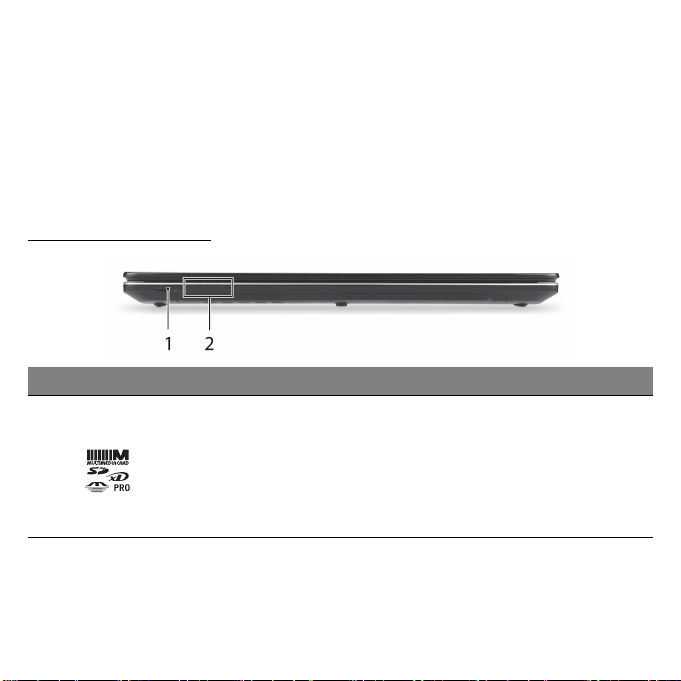

VISTA FRONTALE

# Icona Voce Descrizione

Supporta Secure Digital (SD), MultiMediaCard

(MMC), Memory Stick Pro (MS PRO),

1

Lettore di schede

multiplo

xD-Picture Card (xD).

- Premere per rimuovere/installare la scheda.

È possibile utilizzare una sola scheda di

memoria alla volta.

22

Page 23

# Icona Voce Descrizione

Indicatore di

accensione/

alimentazione

Indicatore della

2

batteria

Indicatore disco

rigido

Indicano lo stato di accensione/alimentazione

del computer.

Indica lo stato della batteria del computer.

- In carica: Luce di colore giallo quando la

batteria è in ricarica.

- Completamente carica: Luce di colore blu

quando è nella modalità AC.

Si accende quando l'unità disco rigido è attiva.

Indicatore

comunicazione

- Nota: Gli indicatori del pannello frontale sono visibili anche quando il coperchio del

computer è chiuso.

Indica lo stato della connettività wireless del

computer.

Caratteristiche del computer - 23

Page 24

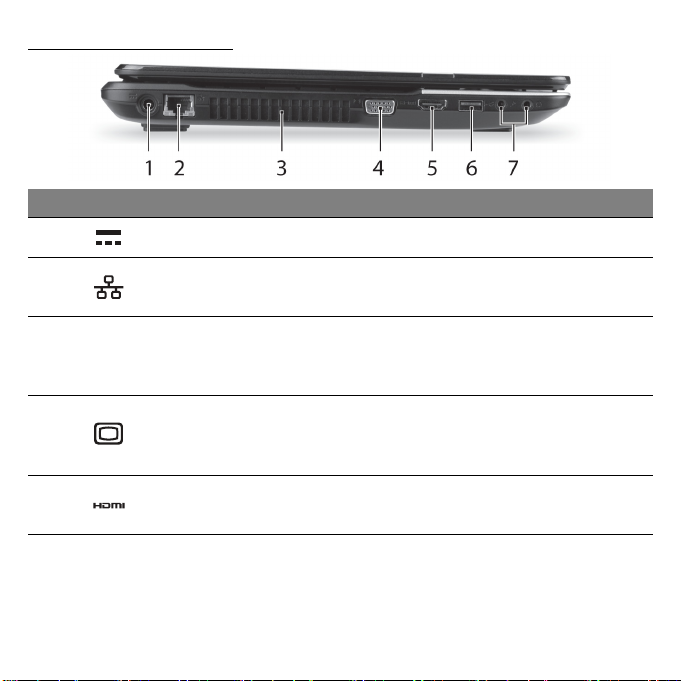

VISTA DA SINISTRA

# Icona Voce Descrizione

1 Jack CC-in Collega il computer all’adattatore CA.

2

3

4

5 Porta HDMI

Porta Ethernet

(RJ-45)

Ventilazione e

ventola di

raffreddamento

Porta display esterno

(VGA)

24

Per il collegamento a una rete con Ethernet

10/100/1000.

Permette al computer di rimanere fresco.

- Non coprire e non ostruire le aperture.

Effettua il collegamento a un dispositivo di

visualizzazione (ad es., monitor esterno,

proiettore LCD).

Supporta il collegamento per video digitali ad

alta definizione.

Page 25

# Icona Voce Descrizione

Effettua il collegamento ai dispositivi USB (ad

es., mouse USB, fotocamera USB).

6Porta USB

Jack microfono

- Se la porta è nera, è compatibile con

USB 2.0, se la porta è blu (opzionale) è

compatibile anche con USB 3.0.

Accetta ingressi provenienti da microfoni

esterni.

7

Jack auricolari/

altoparlanti

Per il collegamento a dispositivi audio line-out

(ad es., altoparlanti, auricolari).

- Supporta auricolari compatibili da 3,5 mm

con microfono incorporato (es. auricolari per

palmari intelligenti Acer).

Caratteristiche del computer - 25

Page 26

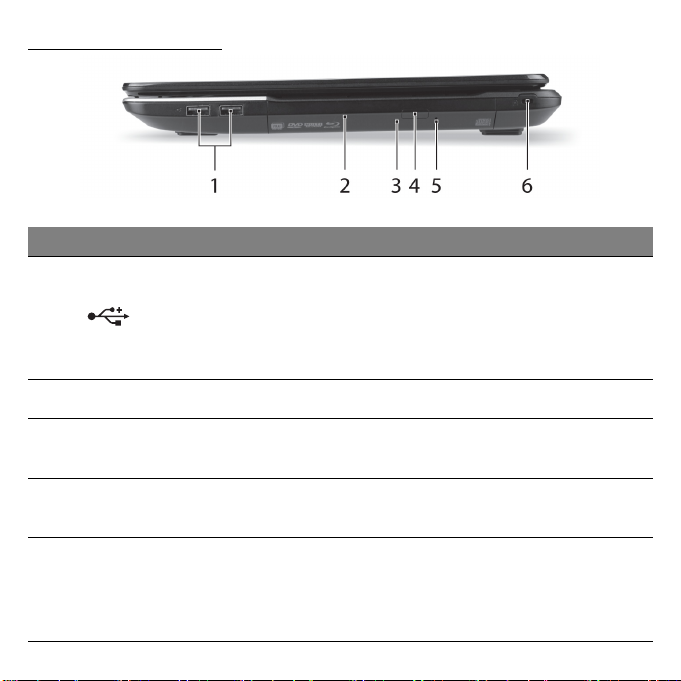

VISTA DA DESTRA

# Icona Voce Descrizione

Effettua il collegamento ai dispositivi USB (ad

es., mouse USB, fotocamera USB).

1Porte USB

2 Lettore ottico Unità ottica interna, accetta CD o DVD.

- Se la porta è nera, è compatibile con

USB 2.0, se la porta è blu (opzionale) è

compatibile anche con USB 3.0.

26

3

4

5

Indicatore accesso

disco ottico

Tasto di espulsione

del disco ottico

Foro di espulsione di

emergenza

Si accende quando il disco ottico è attivo.

Espelle il disco ottico dall'unità.

Espelle il vassoio del disco ottico se il computer

è spento.

- Inserire attentamente una graffetta diritta

per espellere il vassoio del disco ottico.

Page 27

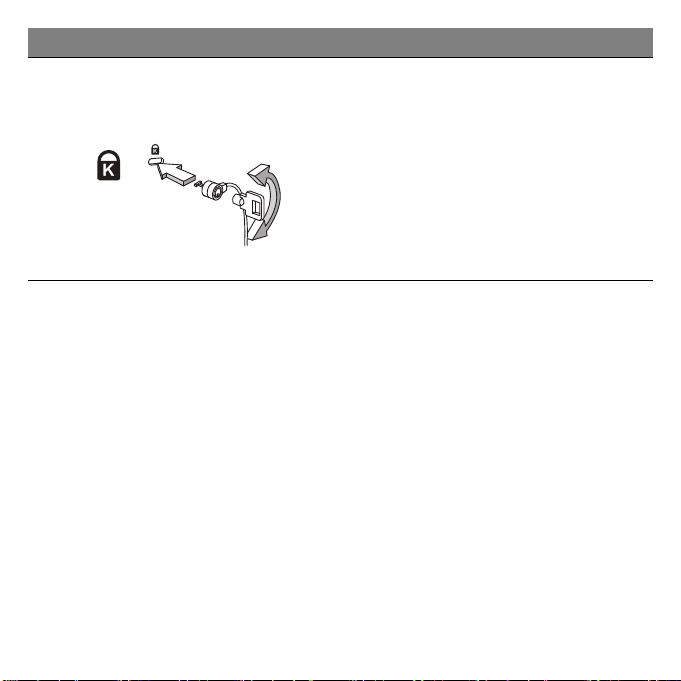

# Icona Voce Descrizione

Per il collegamento al blocco di sicurezza dei

Slot blocco

Kensington

6

computer Kensington-compatibili.

- Avvolgere un cavo di sicurezza per

computer intorno ad un oggetto fisso, ad

esempio un tavolo o la maniglia di un

cassetto chiuso a chiave.

Inserire la serratura nel foro e girare la

chiave per fissare il blocco.

Sono disponibili anche modelli senza

chiave.

Caratteristiche del computer - 27

Page 28

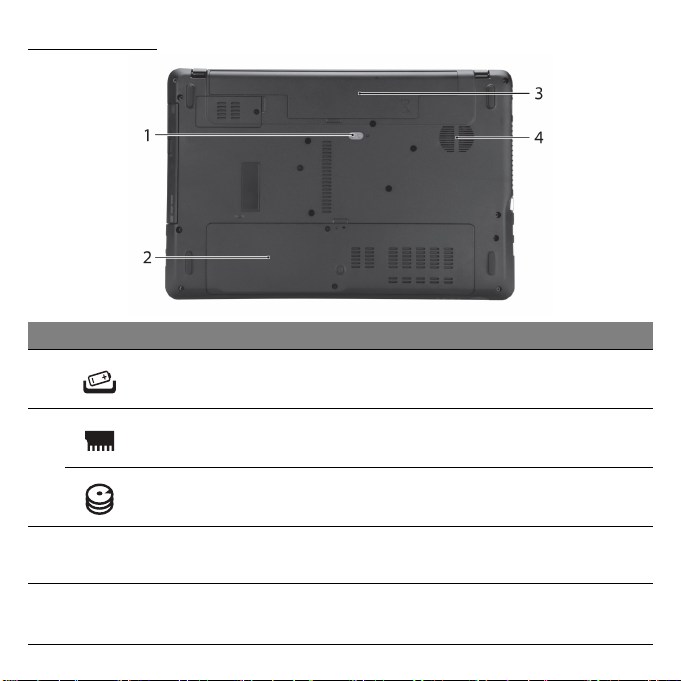

VISTA BASE

# Icona Voce Descrizione

1

2

Gancio di rilascio della

batteria

Vano per la memoria Contiene la memoria principale del computer.

Alloggiamento per il

disco rigido

Per togliere la batteria. Inserire un utensile

adatto e far scorrere per sbloccare.

Contiene il disco rigido del computer (fissato

con viti).

28

3

4

Alloggiamento della

batteria

Ventilazione e ventola di

raffreddamento

Contiene il modulo batteria del computer.

Permette al computer di rimanere fresco.

- Non coprire e non ostruire le aperture.

Page 29

AGGIORNARE IL COMPUTER

ESPANSIONE CON ACCESSORI

Il computer offre molte opzioni per un'esperienza informatica davvero

completa.

Opzioni di collegamento

Le porte consentono di collegare le periferiche al computer. Per le

istruzioni su come collegare diversi dispositivi esterni al computer, leggere

la sezione seguente per avere maggiori dettagli.

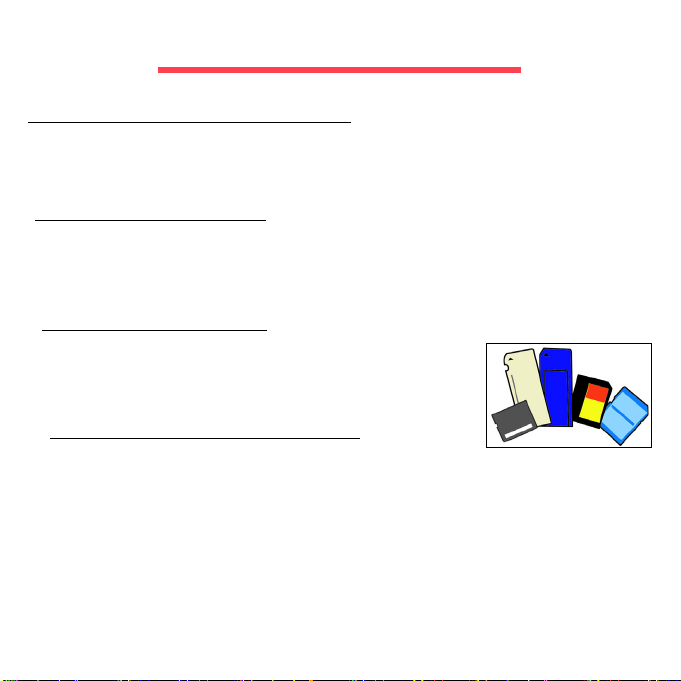

Lettore schede di memoria

Le schede di memoria vengono utilizzate per una

vasta gamma di fotocamere digitali, PDA, lettori MP3

e telefoni cellulari.

Inserimento della scheda di memoria

1. Allineare la scheda in modo che i connettori siano rivolti verso la porta, e

rivolti verso il basso.

2. Far scorrere con attenzione la scheda nella porta. Se è necessario

applicare maggiore forza per inserire la scheda, provare a riorientare la

scheda.

3. Premere la scheda fino a bloccarla in posizione. Pochi millimetri della

scheda rimarranno fuori dallo slot.

Aggiornare il computer - 29

Page 30

Se la scheda contiene dei file, viene visualizzata la finestra di

Riproduzione automatica di Windows (dipende dal contenuto della

scheda) e chiesto se si desidera usare un programma per accedere al

contenuto della scheda. Selezionare un'opzione appropriata, altrimenti

selezionare Annulla. Se la scheda non contiene file, o contiene file

sconosciuti, viene visualizza una finestra con il contenuto della scheda.

Schede SD, SDHC e SDXC

Diversi tipi di schede SD rivestono diverse funzionalità, pur utilizzando lo

stesso design complessivo. Le schede SD contengono fino a 4 GB, le

schede SDHC contengono fino a 32 GB, e le schede SDXC possono

contenere fino a 2048 GB (2 TB). Il computer è munito di un lettore

schede compatibile con SDHC o SDXC.

Nota: le schede di memoria SDXC possono essere utilizzate soltanto

in un lettore SDXC-compatibile; le schede SD e SDHC possono

essere utilizzate in entrambi i tipi.

30

Page 31

Rimozione di una scheda da un lettore di schede di memoria

2

1

1. Fare clic sull'icona Rimozione

sicura dell'hardware nell' area di

notifica (accanto all'orologio).

2. Fare clic su Espelli scheda SD (o

il nome del dispositivo ).

3. Aspettare finché non viene

visualizzato il messaggio È

possibile rimuovere l'hardware.

4. Rimuovere la scheda.

Funzione integrata per il collegamento in rete

La funzione integrata per il collegamento in

rete consente di collegare il computer ad una

rete di tipo Ethernet.

Collegate un cavo Ethernet (RJ-45) dalla presa

della rete sul computer ad una presa di rete o

hub nella vostra rete.

Aggiornare il computer - 31

Page 32

Universal Serial Bus (USB)

La porta USB è un bus seriale ad alta

velocità che consente la connessione delle

periferiche USB senza impegnare risorse di

sistema.

Determinati computer possono comprendere

una o più porte USB 3.0. Queste

assomigliano alle porte USB standard, ad

eccezione del fatto che comprendono delle

connessioni interne aggiuntive e sono blu.

Potete utilizzare dispositivi USB 3.0

compatibili con queste porte per poter

usufruire di velocità di trasferimento più rapide.

32

Page 33

Porta video

Collegare a un monitor con una porta VGA o DVI (il tipo di connessione

supportata dipende dalla configurazione del computer). Il relativo cavo

solitamente è fornito in dotazione con il monitor.

Seguire questi passaggi per collegare un monitor al computer:

1. Verificare che il computer sia spento e che l'interruttore di accensione

del monitor sia in posizione off.

2. Fissare il cavo video alla porta del monitor sul computer. Fissare il

collegamento del cavo con le viti in dotazione.

3. Collegare il cavo di alimentazione del monitor e inserirlo in una presa a

muro a massa di terra.

4. Seguire le istruzioni di configurazione nella guida utente del monitor.

5. Accendere il monitor, quindi il computer.

6. Assicurarsi che la risoluzione corrente e la velocità di aggiornamento

non superino le specifiche del monitor. Se necessario, modificare le

impostazioni del display utilizzate dal computer.

Nota: Per accedere ai comandi del display: Fare clic su Start,

Pannello di controllo, Aspetto e personalizzazione. Fare clic sulla

categoria Display, quindi selezionare Modifica impostazioni del

display.

Aggiornare il computer - 33

Page 34

HDMI (solo per alcuni modelli)

HDMI (High-Definition Multimedia

Interface) è un’interfaccia supportata

dai produttori, non compressa, per

audio/video completamente digitali.

HDMI è un’interfaccia tra una

qualsiasi sorgente digitale audio/

video quali, decoder TV, lettori DVD,

e ricevitori A/V e un monitor

compatibile digitale audio e/o video,

come ad esempio una TV digitale

(DTV), utilizzando un solo cavo.

Utilizzare la porta HDMI del computer per il collegamento con

apparecchiature audio e video di alta qualità. La possibilità di utilizzo di un

solo cavo consente di eseguire rapidamente l’installazione e i

collegamenti necessari.

Cuffie e microfono

Queste due porte permettono di collegare le periferiche audio. Utilizzare la

porta cuffie per collegare cuffie stereo o altoparlanti alimentati. Collegando

un dispositivo audio alla porta cuffie vengono disattivati tutti gli altoparlanti

integrati. Utilizzare la porta microfono per collegare un microfono esterno

per la registrazione mono; collegando un microfono esterno viene

disattivato il microfono integrato.

34

Page 35

ALIMENTAZIONE

ALIMENTATORE CA

Il computer può utilizzare l'adattatore di alimentazione esterno fornito in

dotazione (un 'mattone' di corrente) per funzionare con l'alimentazione

CA. Viene fornito un cavo di alimentazione adatto al paese di acquisto del

computer.

L'adattatore di alimentazione fornisce alimentazione adeguata per far

funzionare il computer e ricaricare il pacco batteria allo stesso tempo.

Attenzione: Non coprire o posizionare oggetti sull'adattatore CA.

Tenendo l'adattatore libero da oggetti è possibile consentirne il

corretto raffreddamento durante l'uso.

Alimentazione - 35

Page 36

Usare esclusivamente l’adattatore CA fornito con il computer. Sebbene

altri adattatori possano avere un aspetto simile, il loro uso può

danneggiare il computer.

Avviso: L'adattatore CA ed il lato inferiore del computer può

surriscaldarsi se utilizzato per lungo tempo. Questo è normale,

ma può causare lesioni con un contatto prolungato.

PACCO BATTERIA

Il computer utilizza un pacco batterie a lunga durata tra una ricarica e

l’altra.

Caratteristiche della pacco batteria

La pacco batteria ha le seguenti caratteristiche:

• Batteria con tecnologie standard.

• Segnalazione di batteria scarica.

La batteria è ricaricata collegando il computer all’adattatore CA. È

possibile usare il computer mentre si carica la batteria. Tuttavia se il

computer è spento la ricarica è più veloce.

La batteria diventa indispensabile quando si viaggia o in assenza l’energia

elettrica. È consigliabile avere una pacco batteria carica in più, come

riserva. Per procurarsi una pacco batteria di riserva, rivolgersi al proprio

rivenditore.

36

Page 37

Ottimizzazione della durata della batteria

Come tutte le batterie, anche la batteria di questo computer subisce un

degrado nel tempo. Questo significa che le prestazioni della batteria

diminuiscono con il tempo e con l’utilizzo.

Per ottimizzare la durata della batteria, si consiglia di seguire le

raccomandazioni fornite di seguito.

Trattamento di una pacco batteria nuova

Prima di usare una pacco batteria per la prima volta, occorre sottoporla a

“trattamento”, al seguente:

un

1. Inserire la batteria nel computer. Non accendere il computer.

2. Collegare l’alimentatore e caricare completamente la batteria.

3. Scollegare l’alimentatore.

4. Accendere il computer e farlo funzionare a batteria.

5. Far scaricare completamente la batteria.

6. Ricollegare l’alimentatore e caricare di nuovo completamente la

batteria.

Ripetere queste operazioni finché la batteria non si è caricata e scaricata

per tre volte.

Si raccomanda di seguire questo trattamento con tutte le batterie nuove, o

se la batteria

non è stata usata per molto tempo. Se si prevede di non

utilizzare il computer per più di due settimane, rimuovere la pacco batteria.

Alimentazione - 37

Page 38

Avviso: Non esporre la pacco batteria a temperature inferiori a

0°C (32°F) e superiori a 45°C (113°F). L'esposizione a

temperature non comprese in questo intervallo può danneggiare

seriamente la pacco batteria.

Seguendo la procedura indicata, si predispone la batteria ad accumulare

la maggiore carica possibile. In caso contrario, si otterrà una carica

inferiore ed una autonomia della batteria più breve.

Inoltre, l’autonomia della batteria è abbreviata dai seguenti modi di

utilizzo:

• Uso del computer con l’alimentatore mentre la batteria è inserita. Se si

desidera utilizzare l'alimentazione di rete, occorre rimuovere la pacco

batteria dal computer, dopo che si è caricata completamente.

• Cicli di scarica parziali abbreviano la durata della batteria.

• Uso frequente: ogni ciclo di carica e scarica riduce la durata della

batteria. Una batteria standard ha una durata di circa 300 cicli.

Sostituzione del pacco batteria

La serie notebook PC usa batterie agli ioni di litio. Usare batterie dello

steso tipo di quello in dotazione al prodotto per la sostituzione. L’uso di

batterie diverse può comportare il rischio di incendi o esplosioni.

Avviso: Le batterie possono esplodere se utilizzate in modo non

corretto. Non smontare o smaltire le batterie nel fuoco. Tenere

lontano dalla portata dei bambini. Attenersi alle norme locali per

lo smaltimento delle batterie usate.

38

Page 39

Installazione o disinstallazione della pacco batteria

Importante! Prima di disinstallare la batteria dal computer, occorre

collegare l’alimentatore, se si desidera continuare ad usare il

computer. Altrimenti, spegnare prima il computer.

Per installare la pacco batteria:

1. Allineare la batteria con la sua sede aperta; assicurarsi che il lato con i

contatti entri per primo e che la faccia superiore della batteria sia rivolta

verso l’alto.

2. Fare scivolare la batteria nella sua sede e premere delicatamente finché

la batteria non si blocca in posizione.

Per disinstallare la pacco batteria:

1. Fare scivolare il dispositivo di aggancio della batteria per sganciarla.

2. Estrarre la batteria dalla sua sede.

CARICA DELLA BATTERIA

Per caricare la batteria, assicurarsi per prima cosa che sia correttamente

installata nella sua sede. Collegare

presa di rete. Si può continuare a lavorare con il computer mentre la

batteria si carica. Tuttavia, il tempo di carica della batteria con il computer

spento è decisamente inferiore.

Nota: Si consiglia di caricare la batteria alla fine della giornata.

Ricaricare la batteria durante la notte prima di intraprendere un

viaggio, per iniziare la giornata con una batteria completamente

carica.

l’alimentatore al computer e ad una

Alimentazione - 39

Page 40

Controllo del livello della batteria

Il misuratore di carica di Windows indica il livello della batteria. Portare il

cursore sull’icona della batteria/alimentazione, sulla barra delle

applicazioni attive (in basso generalmente), per verificare lo stato di

carica.

Ottimizzazione della durata della batteria

Ottimizzando la vita della batteria si riesce ad ottenere la massima

autonomia, e si prolunga il tempo fra le successive cariche e si aumenta

l’efficienza della carica. Si consiglia di seguire i suggerimenti forniti di

seguito:

• Acquistare una pacco batteria di riserva.

• Utilizzare l’alimentazione di rete ogni volta che è possibile, riservando la

batteria per i casi in cui non se ne può fare a meno.

• Se non utilizzata, disinserire la Scheda PC, altrimenti essa continua a

consumare corrente (per i modelli selezionati).

• Conservare la batteria in un luogo fresco e asciutto. La temperatura

consigliata è compresa tra 10°C (50°F) e 30°C (86°F). A temperature

più elevate la batteria si scarica da sola più velocemente.

• Una carica eccessiva abbrevia la durata della batteria.

• Si raccomanda di avere cura dell’alimentatore e della batteria.

40

Page 41

Segnalazione di batteria scarica

Quando si usa la batteria, fare sempre attenzione al misuratore di carica di

Windows.

Avvertenza: Collegare l’alimentatore appena possibile, dopo che

è apparsa la segnalazione di batteria scarica. Se la batteria si

scarica completamente si perdono i dati e il computer si spegne.

Quando appare la segnalazione di batteria scarica, eseguire le seguenti

operazioni in relazione alla situazione in cui ci si trova.

Situazione Azione Consigliata

Sono disponibili la

rete elettrica e

l’alimentatore.

È disponibile una

pacco batteria di

riserva.

1. Collegare l’alimentatore al computer ed alla rete

elettrica.

2. Salvare tutti i file che interessano.

3. Riprendere il lavoro.

Spegnere il computer, se si desidera

ricaricare velocemente la batteria.

1. Salvare tutti i file che interessano.

2. Chiudere tutte le applicazioni.

3. Chiudere il sistema operativo e spegnere il

computer.

4. Sostituire la pacco batteria.

5. Accendere il computer e riprendere il lavoro.

Alimentazione - 41

Page 42

Situazione Azione Consigliata

Non sono disponibili

l’alimentatore o una

presa di rete.

Non si possiede una

pacco batteria di

1. Salvare tutti i file che interessano.

2. Chiudere tutte le applicazioni.

3. Chiudere il sistema operativo e spegnere il

computer.

riserva.

42

Page 43

NOTA SUL SOFTWARE

USO DI WINDOWS E DEL SOFTWARE

I computer Packard Bell sono dotati di un software che aiuta all'uso dei

computer; iprogrammi e le categorie disponibili sul computer dipendono

dal modello acquistato.

Centro di benvenuto

La prima volta che accendete il computer, si apre la finestra Centro di

benvenuto. Il Centro di benvenuto introduce le nuove funzionalità e gli

strumenti di Windows. È possibile accedere in un secondo momento al

Centro di benvenuto facendo clic su Start

Offerta protezione Internet

È importante proteggere il computer da virus e attacchi da Internet

(vedere

computer viene proposto un programma completo per la protezione

Internet, compreso un periodo di abbonamento a prova gratuita. È

necessario attivare questa protezione prima di eseguire la connessione a

Internet. Questo programma di protezione protegge il computer dalle

minacce online più recenti e tutela i dati personali (credenziali del conto

bancario, numeri di carta di credito, password e altro ancora).

Sicurezza a pagina 59). Quando si avvia per la prima volta il

> Guida introduttiva.

Nota sul software - 43

Page 44

Packard Bell Recovery Management

Per preparare il computer ad eventuali opzioni di ripristino, è

raccomandabile creare quanto prima un set di dischi di ripristino. Per

ulteriori informazioni, vedere

pagina 85.

Riprodurre file multimediali

Potete utilizzare il software multimediale sul vostro computer per ascoltare

musica, guardare film, presentazioni fotografiche e la TV (se il vostro

computer dispone di un sintonizzatore TV).

Sul vostro computer sono installati uno o più programmi multimediali,

Windows Media Player e, opzionalmente, Windows Media Center sono

forniti da Microsoft. Potrebbero essere presenti altri programmi

multimediali, installati da Packard Bell per rendere più interessante

l'esperienza multimediale.

Windows Media Player

Windows Media Player può essere utilizzato per riprodurre file audio MP3

o WMA, o la maggior parte dei file video.

44

Page 45

Windows Media Center (opzionale)

Alcuni computer includono anche

dei 'centri' multimediali all-in-one

quali Windows Media Center.

Questi programmi possono

gestire vari contenuti

multimediali, presentati con

semplici menu che possono

essere facilmente controllati con

un telecomando. È possibile

guardare i programmi TV in

diretta o registrati (se il computer è provvisto di sintonizzatore TV),

ascoltare musica digitale, guardare immagini e video personali o accedere

a contenuto da servizi online.

Per avviare i programmi multimediali installati sul vostro computer, fate

clic su Start > Windows Media Center.

Configurazione

Attenzione: Se il vostro computer include un telecomando o un

sintonizzatore TV devono essere connessi e attivati prima di

avviare il programma multimediale per la prima volta.

La prima volta che avviate il programma multimediale, verrà eseguita

l'installazione guidata, che configurerà le impostazioni di base. Se

disponibile, selezionate l'opzione Installazione rapida; potrete quindi

configurare opzioni aggiuntive, se necessario.

Nota sul software - 45

Page 46

Nota: Se disponete di una connessione Internet, la Guida (Guida

elettronica ai programmi) vi permetterà di visualizzare la lista dei

programmi televisivi in onda. Questa funzione riporta il canale e le

informazioni del network, oltre al titolo, alla descrizione e la

programmazione degli spettacoli.

AutoPlay

La funzione AutoPlay di Windows

permette di scegliere la modalità con cui

Windows deve gestire i file contenuti nei

dispositivi rimovibili (videocamera digitale,

ecc).

Inserendo un disco contenente dei file

(per esempio una chiave USB o una

scheda di memoria) Windows visualizza

una finestra di dialogoue che richiede di

selezionare la modalità di apertura dei file.

Riprodurre file scaricati

I file scaricati potrebbero funzionare con i programmi multimediali

installato nel vostro computer, o potrebbero richiedere programmi

specifici. I file che includono funzioni DRM possono funzionare solo con

programmi specifici (es iTunes, Windows Media Player) o solo con

dispositivi certificati per l'utilizzo con il tipo di file in questione.

46

Page 47

Social network (opzionale)

L'applicazione Social Network consente di

visualizzare rapidamente gli aggiornamenti

degli amici, e di effettuare i propri

aggiornamento senza lasciare la scrivania. È

possibile ricevere le notifiche e lo stato degli

aggiornamenti direttamente dal proprio

desktop, utilizzando la barra laterale per

monitorare più social network (Facebook,

YouTube, Flickr e Twitter).

Nota: L'applicazione Social Network è una opzione pre-installata e

non può essere installata su tutti i computer.

Accorgersi di quando sono presenti messaggi e immagini pubblicate dai

propri amici; una notifica visiva avviserà tutte le volte che un amico (o

iscritto) esegue delle attività.

Se la tastiera del computer è dotata del tasto opzionale Social

Network, è possibile premerlo per visualizzare l'applicazione

Social Network.

Accesso... o Iscrizione

Toccare la parte superiore dell'applicazione per visualizzare l'immagine

del profilo e le informazioni account da Facebook. Se ancora non è stato

creato o eseguito l'accesso al profilo di Facebook, l'immagine in alto è un

segnaposto di colore bianco su blu anonimo, e non viene mostrata alcuna

informazione.

Nota sul software - 47

Page 48

Quando viene avviata per la prima volta l'applicazione Social Networks

verrà chiedo di accedere al social network. Se ciò non avviene

automaticamente, fare clic su Accedi, nella parte superiore della finestra

Social Network. Se si desidera creare un nuovo profilo di Facebook, fare

clic su Iscrizione e seguire le istruzioni.

Nota: Tutte le attività sociali richiedono l'accesso a Internet.

Assicurarsi si essere collegati a Internet prima di usare questa

applicazione.

Autorizzare l'accesso

Per ricevere gli aggiornamenti, è necessario autorizzare l'accesso agli

account di social network; ciascun account deve essere attivato

separatamente. Fare clic sulla scheda per rete che si desidera attivare.

È necessario un nome account e una password per ciascuna rete, o per

creare un nuovo account se non se ne possiede uno.

Se già si possiede un account, fare clic sul pulsante Accedi per attivare

l’accesso, o Iscrizione per creare un account.

Se si sceglie di creare un nuovo account, inserire le informazioni richieste,

con l’e-mail e una password appropriata. Continuare quindi

l’autorizzazione all’accesso per l’account.

Se richiesto, consentire l’accesso per tutte le procedure, questo garantirà

il corretto funzionamento di tutte le funzioni dei Social Network.

48

Page 49

Nota: Annotare tutte le informazioni usate per i nuovi account,

compresi nome account, indirizzo e-mail e password. Conservare

queste informazioni in un luogo sicuro, poiché potrebbero essere utili

quando si accedere agli account in futuro.

Accedere a un social network

Una volta autorizzato l'accesso, vengono visualizzate

l'immagine del profilo e le informazioni sullo stato. È

possibile aggiornare queste informazioni con un clic.

Azioni rapide

Fare clic su un collegamento per visualizzare altre

informazioni in una nuova finestra, p.e. su una voce di

Facebook per aprire l'account Facebook e visualizzare

l'intero elemento: fare clic sul titolo di un video di YouTube

per visualizzare il video.

Inserire lo stato nella casella A cosa stai pensando? e fare

clic su Condividi. Lo stato sarà subito visibile ai propri

amici su Facebook.

Per creare un nuovo album di foto su Facebook, selezionare le immagini

da aggiungere, e trascinarle sull'immagine del profilo. Verrà chiesto di

inserire il nome e la descrizione per l'album. Fare clic su Carica per

avviare la copia delle immagini sull'account Facebook.

Fare clic sulle frecce nella barra inferiore per visualizzare altre

pagine, se sono presenti molti elementi, possono essere visualizzati su

una pagina.

Nota sul software - 49

Page 50

Fare clic sul punto interrogativo nella barra superiore per visualizzare il

file della guida per il Social Network.

Fare clic sulla freccia nella barra superiore per nascondere

l'applicazione e visualizzare una barra di avviso ridotta sul lato dello

schermo. Fare clic sulla barra di avviso (sotto) per visualizzare la finestra

intera con un riepilogo delle attività degli amici.

Nota: Non usare l'icona X per uscire dal Social Network, a meno che

non si desideri interrompere l'invio e la ricezione degli aggiornamenti.

Usare la freccia nella barra superiore per visualizzare la barra di

avviso.

Controllare i feed di notizie e le informazioni

Selezionare la scheda della rete da visualizzare:

Per ciascuna rete sono disponibili una serie di pulsanti. Passare sopra il

pulsante per vedere la descrizione. Selezionare il pulsante da vedere e

scorrere l'elenco di elementi.

50

Page 51

Esempio di schede di Facebook:

Il primo pulsante, e la sezione visualizzata quando viene selezionata una

scheda, sono Feed notizie (per Facebook), I più visti per YouTube e

Contatti per Flickr. Se sono presenti più elementi che possono essere

visualizzati nella pagina, usare le frecce nella barra inferiore per

visualizzare altre pagine.

Modificare le impostazioni

Fare clic sull'icona impostazioni per accedere alle impostazioni per il

social network.

Live Update - Se il pulsante Live Update è attivo, è possibile scaricare e

installare una versione aggiornata dell'applicazione Social Network.

Fare clic sulla scheda per la rete in modo da visualizzare le impostazioni

specifiche; è possibile impostare la frequenza con cui controllare la rete

(frequenza di aggiornamento) e uscire dalle reti specifiche in questa

sezione.

Fare clic su X per uscire dalla sezione Impostazioni.

Nota sul software - 51

Page 52

INTERNET

PRIMI PASSI IN RETE

Proteggere il computer

È importante proteggere il computer da virus e attacchi da Internet

(vedere

Quando si avvia per la prima volta il computer viene proposto un

programma completo per la protezione Internet. È necessario attivare il

prima possibile questa protezione prima di eseguire il collegamento a

Internet.

Scelta di un Provider Internet

loro esperienze dirette, oppure reperendo informazioni consultando

recensioni e riviste dei consumatori. L’ISP scelto fornirà le istruzioni

necessarie per stabilire la connessione Internet (potrebbe essere

necessario del software aggiuntivo o un ‘dispositivo’ speciale per il

collegamento alla linea telefonica).

Offerta protezione Internet a pagina 43 e Sicurezza a pagina 59).

L'uso di Internet è entrato a far parte del quotidiano. In

pochi semplici passaggi potrai connetterti ad una vastità

di conoscenze e strumenti di comunicazione. Per

completare questi passaggi è necessario scegliere un

Provider Internet (ISP), che attiverà una connessione tra

il computer ed Internet. Dovrai quindi ricercare un ISP

nella tua zona, parlando con amici e vicini per valutare le

52

Page 53

Tipi di connessione

A seconda del modello di computer, della zona e delle esigenze di

comunicazione, ci sono numerosi modi per collegarsi al Internet.

Connessione remota

Alcuni computer sono dotati di connettore per la connessione remota

(‘modem’). Questo consente di eseguire il collegamento a Internet

utilizzando la linea telefonica. Con una connessione di accesso remoto,

non è possibile utilizzare contemporaneamente il modem ed il telefono su

una singola linea telefonica. Questo tipo di connessione è suggerito solo

se fate un impiego limitato di Internet, poiché la velocità di connessione è

bassa e in genere viene applicata una tariffa oraria.

DSL (p.e. ADSL)

DSL (Digital Subscriber Line) è una connessione "sempre attiva", sulla

linea telefonica. Dal momento che DSL e telefono non utilizzano le stesse

frequenze, potrete utilizzare il telefono anche mentre siete collegati ad

Internet (questo richiede un micro-filtro’ su ciascuna presa telefonica per

evitare interferenze). Per adottare la DSL, è necessario che la zona di

residenza sia coperta da questo servizio (talvolta nelle zone rurali il

servizio non è disponibile). Le velocità di connessione variano in base alla

zona, sebbene DSL generalmente assicura connessioni Internet molto

veloci ed affidabili. Dal momento che la connessione è sempre attiva, la

tariffa è in genere a costo fisso mensile.

Nota:

Una connessione DSL necessita di un modem appropriato. Il

modem viene solitamente fornito dall'ISP all'atto dell'abbonamento.

Molti di questi modem includono un router’ che consente la

realizzazione di una rete e l'accesso wi-fi.

Internet - 53

Page 54

Cavo

Una connessione via cavo consente di utilizzare Internet con un servizio

"sempre attivo" attraverso la linea della TV via cavo. Questo servizio è

generalmente disponibile nelle grandi città. Potete utilizzare il telefono e

guardare la TV via cavo e contemporaneamente essere collegati ad

Internet.

3G (WWAN o 'Wireless Wide-Area Network')

La connessione 3G consente di usare le reti cellulari (ad esempio quelle

utilizzate dal cellulare) per il collegamento a Internet quando non si è a

casa. L’alloggiamento per la carta SIM potrebbe essere integrato nel

computer, o potrebbe essere necessario un dispositivo esterno, ad

esempio un modem USB o anche un telefono cellulare dotato di questa

tecnologia.

Nota: Se il computer è dotato di uno slot per la carta SIM, è

necessario possedere una SIM compatibile e un contratto con un

provider del servizio.

Prima di utilizzare le funzioni 3G, controllare con il provider del

servizio se verranno applicati costi aggiuntivi, in modo particolare

durante il roaming.

54

Page 55

Connessioni di rete

Una LAN (rete locale) è costituita da un gruppo di computer (ad esempio

di un ufficio o di casa) che condividono delle risorse ed una linea di

comunicazione. Configurando una rete potrete condividere file, dispositivi

periferici (ad esempio una stampante) e una connessione Internet. E'

possibile realizzare una LAN con tecnologie di rete fissa (ad esempio

Ethernet) o tecnologie wireless (esempio WiFi o Bluetooth).

Reti wireless

Una LAN wireless, o WLAN, è una rete locale senza fili, che collega due o

più computer senza cablaggio fisso. La realizzazione di una rete WiFi è

semplice e consente di condividere file, periferiche e una connessione

Internet.

Quali sono i vantaggi di una rete wireless?

Mobilità

I sistemi LAN wireless permettono a tutti gli utenti della vostra rete

domestica di condividere l'accesso a file e periferiche connesse in rete, ad

esempio una stampante o uno scanner.

Anche la connessione Internet può essere condivisa tra i computer

installati in casa.

Rapidità e velocità d'installazione

L'installazione di un sistema LAN wireless LAN è rapida e semplice, ed

elimina la necessità di tirare i cavi su pareti e soffitti.

Internet - 55

Page 56

Componenti di una LAN wireless

Per configurare una rete wireless domestica, avete bisogno di:

Punto di accesso (router)

I punti di accesso (router) sono dei ricetrasmettitori bidirezionali che

trasmettono i dati nell'ambiente circostante. I punti di accesso svolgono il

compito di mediatori tra la rete fissa e la rete wireless. La maggior parte

dei router integrano un modem DSL per l'accesso ad una connessione

Internet DSL ad alta velocità. L'ISP (Provider Internet) che avete scelto

normalmente fornisce un modem/router con la sottoscrizione

dell'abbonamento ai servizi offerti. Leggete attentamente la

documentazione fornita con il Punto di accesso/router, per le istruzioni di

configurazione dettagliate.

Cavo di rete (RJ45)

Un cavo di rete (chiamato anche RJ45) viene utilizzato per collegare il

computer host al punto di accesso (vedi illustrazione seguente); questo

tipo di cavo serve anche per collegare dispositivi periferici al punto di

accesso.

Scheda di rete wireless

Una scheda di rete wireless dovrebbe solitamente essere già

installata nel vostro computer. L’adattatore può essere attivato

o disattivato tramite un pulsante o i controlli in Windows.

56

Page 57

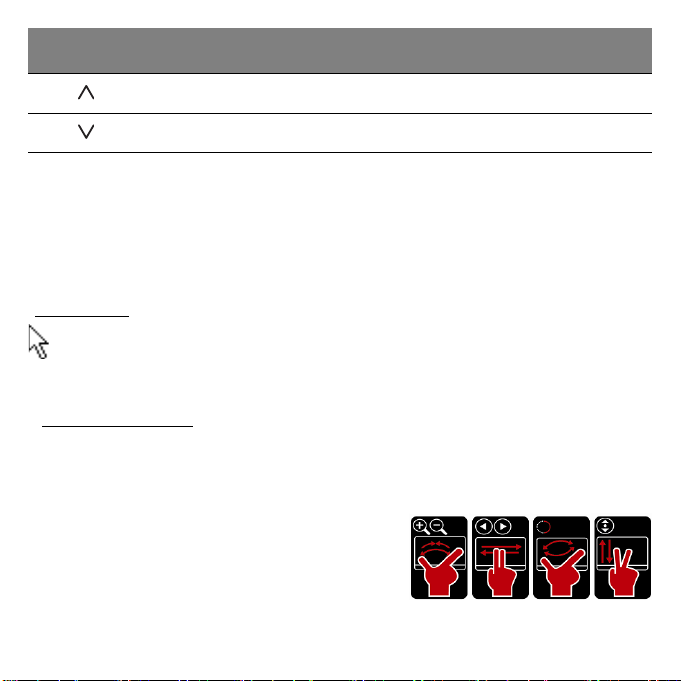

Diagramma di una rete

1

2

3

4

5

6

7

1. Punto di accesso/

router

2. Computer desktop

3. Modem

4. Stampante

5. Computer portatile

6. PDA/Webpad

7. Cavi di rete (RJ45)

Attivare/disattivare una connessione di rete wireless

La maggior parte dei computer dispone di un pulsante 'WiFi' che attiva/

disattiva la connessione wireless. Se il computer dispone di accesso

wireless, ma non dispone di un pulsante Comunicazione, è possibile

attivare o disattivare la rete wireless, o controllare i contenuti condivisi

nella rete utilizzando le opzioni per la gestione di rete. Fare clic su Start

> Panello di controllo > Rete e Internet > Centro connessioni di

rete e condivisione.

Internet - 57

Page 58

Avviso: È proibito l’uso di dispositivi wireless su aerei in volo.

Spegnere tutti i dispositivi prima di salire a bordo di aerei; questo

potrebbe causare anomalie del funzionamento dell’aereo,

disturbare le comunicazioni ed essere illegale.

Navigate in Rete!

Per navigare in Internet, serve un programma chiamato

browser Internet. Internet Explorer semplifica e protegge

la navigazione sul Web. Non appena terminata

l'installazione dell'accesso ad Internet ed effettuata la

connessione, fate clic sul collegamento a Internet

Explorer posto sul desktop, per portare l'esperienza

Internet verso nuovi orizzonti!

Sito Web Packard Bell

Per cominciare, perché non visitare il nostro sito Web,

www.packardbell.com.

Packard Bell ha come missione la fornitura di un servizio di supporto

personalizzsto e costante. Visitate la nostra sezione Supporto per trovare

degli aiuti personalizzati.

www.packardbell.com è il vostro portale personalizzato verso un

universo di servizi ed attività online: venite spesso a farci visita per

consultare le ultime notizie ed informazioni e per scaricare i nuovi

aggiornamenti!

58

Page 59

Sicurezza

Probabilmente sarete ansiosi di esplorare tutto ciò che Internet ha da

offrivi. Per essere online in tutta sicurezza, Packard Bell ha pre-installato

sul vostro computer il famosissimo Norton Internet Security™ della

Symantec.

Norton Internet Security funziona discretamente dietro le quinte,

bloccando le complesse minacce attuali e proteggendo la vostra identità

mentre fate acquisti, gestite il vostro conto bancario o navigate online.

Norton Internet Security blocca i furti di dati identificativi, rileva ed elimina

spyware, rimuove virus e worm Internet, protegge contro gli hacker.

Definizioni

Che cos'è un virus?

I software dannosi, tipicamente detti virus’, sono programmi

appositamente sviluppati per infettare o danneggiare i computer. Molti

virus vengono trasmessi via Internet, e-mail o siti Web inattendibili. Un

tipico virus si auto replica e trasferisce su più computer. Altre forme di

infezione, ad esempio i Trojan horse, worm o spam possono influire sul

computer in vari modi, utilizzando risorse o intasando la rete.

Nota: Packard Bell garantisce che il computer era al 100% esente da

virus al momento dell'acquisto e pertanto non copre i danni causati dai

virus.

Internet - 59

Page 60

Cos'è uno spyware?

Spyware identifica dei programmi non desiderati, scaricati sul computer

durante una connessione ad Internet, spesso senza esserne informati.

Dopo aver infettato il computer, questi programmi sono in grado di spiare

le vostre attività di navigazione, raccogliere informazioni personali, far

comparire pop-up pubblicitari o addirittura modificare la configurazione del

computer. Gli Spyware consumano risorse del computer; possono

rallentare la connessione Internet o l'intero sistema, ed anche causare

crash di sistema.

Lo Spyware viene talvolta utilizzato da società senza scrupoli per

monitorare e tenere traccia dei siti visitati su Internet, per valutare le vostre

abitudini di navigazione e visualizzare sul vostro schermo pop-up

pubblicitari personalizzati. Tuttavia, alcuni tipi di spyware si spingono oltre

il semplice monitoraggio, e tengono anche traccia dei asti premuti e

catturano le password ed altre funzioni, mettendo a rischio la sicurezza.

Cos'è un malware?

Una minaccia informatica, noto anche come malware, è un programma

studiato per danneggiare deliberatamente il computer. Ad esempio virus,

worm e Trojan horse sono malware. Per aiutare a proteggere il vostro

computer da queste minacce informatiche, aggiornate sempre il vostro

software antivirus e anti-malware.

60

Page 61

Cos'è un personal firewall?

Un personal firewall è un programma software progettato per prevenire

accessi non autorizzati a o dalla rete privata. Funge da schermo per

proteggere la connessione Internet da connessioni indesiderate, alcune

delle quali effettuano dei tentativi di prendere il controllo del vostro

computer per installare o ridistribuire virus o programmi dannosi. Ogni

connessione del computer è monitorata - i programmi che tentano di

ricevere informazioni senza il vostro permesso vengono rilevati ed il

firewall visualizza in avviso. Potrete quindi scegliere se permettere la

connessione, se la connessione è verso un programma che state

correntemente utilizzando allora è ovvio che accorderete il permesso (p.e.

un gioco che si collega ad un server multi-giocatore o un'enciclopedia che

deve prelevare degli aggiornamenti).

Come proteggere il vostro computer

È possibile prevenire facilmente i crimini informatici - quando ci si arma di

qualche consiglio tecnico e buon senso, è possibile evitare molti attacchi.

In genere, i criminali informatici tentano di ottenere denaro il più

velocemente e facilmente possibile. Più gli rendete difficile il lavoro, più

sarà probabile che decidano di ignorarvi e cercare un obiettivo più

semplice. I seguenti consigli contengono informazioni di base sulla

prevenzione delle frodi informatiche.

Internet - 61

Page 62

Mantenete il vostro computer al passo con gli ultimi aggiornamenti e

patch

Uno dei metodi migliori per evitare attacchi al vostro computer è quello di

installare appena possibile le patch e qualsiasi altro aggiornamento del

software. Aggiornando regolarmente il vostro computer, impedirete che

qualcuno possa sfruttare le vulnerabilità del software a suo vantaggio, che

potrebbero altrimenti offrire uno spiraglio per accedere al vostro sistema.

Sebbene mantenere il computer aggiornato non vi possa proteggere da

tutti gli attacchi, renderà molto più difficile per gli hacker accedere al vostro

sistema, bloccando completamente molti attacchi di base e automatizzati,

e ciò potrebbe anche essere sufficiente a scoraggiare un hacker poco

determinato e spingerlo a cercare altrove.

La versioni più recenti di Microsoft Windows e altri software noti possono

essere configurati per scaricare e installare automaticamente gli

aggiornamenti, così che non abbiate bisogno di cercare le versioni più

recenti. Sfruttare la funzione di "aggiornamento automatico" del vostro

software è un ottimo inizio per proteggervi online.

62

Page 63

Proteggete il vostro computer con un software di protezione.

Sono necessari diversi tipi di software che forniscono una protezione di

base online. I software di protezione essenziali includono firewall e

programmi antivirus. Un firewall è solitamente la vostra prima linea di

difesa e controlla chi e cosa può comunicare online con il vostro computer.

Potete pensare al firewall come ad una sorta di "poliziotto" che controlla

tutti i dati che cercano di entrare e uscire dal computer attraverso Internet,

permettendo comunicazioni sicure e bloccando il traffico "pericoloso",

come gli attacchi diretti verso il vostro computer.

La linea di difesa seguente è spesso il vostro software antivirus, che

monitora tutte le attività online come email e la navigazione in Internet,

proteggendovi da virus, worm, trojan e altri tipi di programmi dannosi. I

vostri antivirus e antispyware dovrebbero essere configurati per

aggiornarsi automaticamente, e dovrebbero farlo ogni volta che vi

collegate a Internet.

Le soluzioni di sicurezza integrate come Norton Internet Security, che

combinano firewall, antivirus e antispyware con altre caratteristiche come

antispam e filtro famiglia, sono diventate molto popolari poiché forniscono

tutto il software necessario per la protezione online in un solo pacchetto.

Molte persone trovano l'utilizzo di una soluzione di sicurezza integrata

un'ottima alternativa all'installazione, configurazione e aggiornamento di

diversi tipi di software di protezione.

Una versione completa di Norton Internet Security™ è stata

preinstallata sul vostro Packard Bell sistema. Comprende una

sottoscrizione gratuita di prova agli aggiornamenti della protezione.

Assicuratevi di attivarlo!

Internet - 63

Page 64

Scegliete delle password difficili da scoprire e tenetele al sicuro

Le password sono della massima importanza su Internet oggi, le

utilizziamo per qualunque ragione: per ordinare dei fiori, collegarci online

con la nostra banca, così come per collegarci al sito Web della nostra

compagnia aerea preferita per vedere quanti chilometri abbiamo

accumulato. I consigli che seguono vi aiuteranno a rendere sicure le

vostre esperienze online:

• Scegliere una password difficile da indovinare è il primo passo per

tenere le password al sicuro e evitare che cadano nelle mani sbagliate.

Le password più sicure sono composte di otto o più caratteri e sfruttano

una combinazione di lettere, numeri e simboli (es, # $ % ! ?). Evitate di

usare password di questo tipo: il vostro nome utente, qualunque parola

basata su informazioni personali come il vostro cognome o parole

reperibili nel dizionario, specialmente "password". Cercate di utilizzare

password univoche e particolarmente sicure per proteggere attività

come l'online banking.

• Conservate le vostre password in un posto sicuro e cercate di non

utilizzarne una sola per tutte le vostre attività online.

• Cambiate regolarmente le vostre password, almeno ogni 90 giorni. In

questo modo è possibile limitare i danni causati da chiunque riesca ad

ottenere un accesso al vostro account. Se notate qualcosa di sospetto

con uno dei vostri account online, uno dei primi passi da compiere è

cambiare la password.

64

Page 65

Proteggete le vostre informazioni personali

Fate attenzione quando condividete online informazioni personali come il

vostro nome, indirizzo di casa, numero di telefono e indirizzo email. Per

utilizzare diversi servizi online, dovrete inevitabilmente fornire informazioni

personali perché sia possibile effettuare il pagamento e la consegna dei

beni acquistati. Dal momento che è raramente possibile non divulgare

alcuna informazione personale, la lista seguente contiene alcuni consigli

su come condividere online in sicurezza le informazioni personali:

• State attenti alle email fasulle. Gli indizi che possono smascherare un

messaggio fraudolento sono errori di battitura, grammatica scorretta,

fraseggi strani, indirizzi Web con estensioni inconsuete, indirizzi Web

interamente composti da numeri, mentre dovrebbero contenere parole,

e qualunque elemento inusuale. Inoltre, i messaggi di phishing, vi

richiederanno spesso di agire in fretta per mantenere aperto il vostro

account, aggiornare il vostro sistema di sicurezza, o di fornire

immediatamente informazioni personali per evitare che accada

qualcosa di brutto. Non fatevi ingannare.

• Non rispondete ad alcuna email che vi richieda informazioni

personali. Le compagnie legittime non utilizzeranno email per

richiedervi informazioni personali. Quando siete in dubbio, contattate

l'azienda telefonicamente o inserendo l'indirizzo Web dell'azienda nel

vostro browser. Non fate clic sui link nel messaggio, che potrebbero

portarvi a siti web fraudolenti o dannosi.

• State alla larga dai siti web fraudolenti utilizzati per sottrarre

informazioni personali. Quando visitate un sito web, inserite l'indirizzo

(URL) direttamente nella finestra del vostro browser, anziché seguire un

Internet - 65

Page 66

link proveniente da un'email o un messaggio istantaneo. Chi ha intenti

fraudolenti crea spesso i link in modo che appaiano convincenti.

Un sito web di shopping, attività bancarie, o qualunque altro sito

contenga informazioni importanti, avere una "S" a seguito delle lettere

"http" (es. https://www.yourbank.com non http://www.yourbank.com). La

"s" significa sicuro, e dovrebbe apparire quando vi trovate nell'area in

cui vi vengono richiesti nome utente o altri dati personali. Un altro segno

di una connessione sicura è una piccola icona a forma di lucchetto nella

parte inferiore del vostro browser (solitamente nell'angolo inferiore

destro).

• Fate attenzione ai documenti di consenso al trattamento dei dati

personali sui siti web e nei software. È importante capire come

un'organizzazione potrebbe raccogliere e utilizzare le vostre

informazioni personali, prima di decidere di condividerle.

• Proteggete il vostro indirizzo di posta elettronica. Gli spammer e

"phisher" a volte inviano milioni di messaggi a indirizzi email che

potrebbero esistere o meno, sperando di trovare una potenziale vittima.

Rispondere a questi messaggi, o addirittura scaricare immagini, farà in

modo che siate aggiunti alle loro liste per ricevere altri messaggi di

questo tipo in futuro. Fate anche attenzione quando inserite il vostro

indirizzo email in newsgroup, blog o comunità online.

Le offerte online che sembrano troppo belle per essere vere, sono

solitamente proprio quello che sembrano

Il vecchio detto "non si ottiene nulla per nulla" è valido anche al giorno

d'oggi. Software presumibilmente "gratis" come screen saver o smiley,

66

Page 67

trucchi segreti che vi faranno guadagnare una fortuna e concorsi che

avete sorprendentemente vinto senza nemmeno iscrivervi sono i mezzi

utilizzati per catturare la vostra attenzione.

Anche se non dovrete pagare direttamente per il software o il servizio

gratuito che avete richiesto, questo potrebbe essere unito ad un software

pubblicitario ("adware") che controlla il vostro comportamento e mostra

pubblicità indesiderata. Potrebbe essere necessario divulgare

informazioni personali o acquistare qualcos'altro per poter reclamare

quello che si suppone abbiate vinto. Se un'offerta sembra così bella da

non essere vera, chiedete l'opinione di qualcun'altro, leggete le righe

scritte in piccolo, o, meglio ancora, ignoratela semplicemente.

Controllate regolarmente gli estratti conto bancari e della carta di credito

L'impatto dei furti di identità e dei crimini online può essere notevolmente

ridotto se riuscite ad accorgervene poco dopo il furto dei vostri dati, o al

primo tentativo di utilizzo delle vostre informazioni. Uno dei mezzi più

efficaci per accorgervi se c'è qualcosa che non và è controllare gli estratti

conto mensili della vostra banca e della vostra carta di credito, per

verificare se ci sia qualcosa di non ordinario.

Inoltre, molte banche e servizi utilizzano sistemi di prevenzione delle frodi

che annunciano la presenza di comportamenti di acquisto inusuali (es. se

vivete in Lombardia e all'improvviso iniziate ad acquistare frigoriferi a

Budapest). Per poter confermare questi acquisti inusuali, potrebbero

contattarvi per richiedervi una conferma. Non prendete queste chiamate

alla leggera, sono l'indizio che qualcosa di brutto potrebbe essere

accaduto, e potreste dover prendere delle contromisure.

Internet - 67

Page 68

Proteggete il vostro computer con gli strumenti di sicurezza di Windows

Windows fornisce una vasta gamma di applicazioni di protezione.

Centro sicurezza PC di Windows

Windows rende disponibile un'area centralizzata in cui controllare le

impostazioni di sicurezza del computer, per aiutarvi a proteggerlo dagli

attacchi via Internet ed essere certi che gli aggiornamenti sulla sicurezza

vengano scaricati ed installato sul computer non appena disponibili.

Per aprire il Centro Action, fate clic su Start > Pannello di controllo >

Sistema e protezione > Centro Action.

In alternativa, se è stato generato

un avviso di sicurezza (nell'area

di notifica, a lato dell'orologio)

potete fare clic sul fumetto o

doppio clic sulla piccola icona

Avviso di protezione.

Il Centro Action visualizza lo stato

e le impostazioni utilizzate per le

applicazioni più importanti

dedicate alla protezione del

vostro computer. Microsoft