Page 1

Acronis Backup & Recovery 11.5

Referencia de la línea de comandos

Se aplica a las siguientes ediciones:

Advanced Server

Virtual Edition

Advanced Server SBS Edition

Advanced Workstation

Server for Linux

Server for Windows

Workstation

Page 2

Declaración de copyright

Copyright © Acronis International GmbH, 2002-2012. Todos los derechos reservados.

“Acronis” y “Acronis Secure Zone” son marcas comerciales registradas de Acronis International

GmbH.

"Acronis Compute with Confidence", “Acronis Startup Recovery Manager”, “Acronis Active Restore” y

el logotipo de Acronis son marcas registradas de Acronis International GmbH.

Linux es una marca registrada de Linus Torvalds.

VMware y VMware Ready son marcas comerciales o marchas comerciales registradas de VMware,

Inc. en los Estados Unidos y otras jurisdicciones.

Windows y MS-DOS son marcas registradas de Microsoft Corporation.

Todas las otras marcas comerciales y derechos de autor mencionados son propiedad de sus

respectivos propietarios.

La distribución de las versiones sustancialmente modificadas del presente documento está prohibida

sin el permiso explícito del titular del derecho de autor.

La distribución de este trabajo o trabajo derivado en cualquier forma de libro estándar (papel) para

fines comerciales está prohibida excepto que se obtenga permiso previo del titular del derecho de

autor.

LA DOCUMENTACIÓN SE PROPORCIONA "TAL COMO ESTÁ" Y SE EXCLUYEN TODAS LAS

CONDICIONES, DECLARACIONES Y GARANTÍAS, EXPRESAS O IMPLÍCITAS, INCLUIDAS LAS GARANTÍAS

IMPLÍCITAS SOBRE LA COMERCIABILIDAD, APTITUD PARA UN PROPÓSITO EN PARTICULAR O

GARANTÍA DE NO VIOLACIÓN DE DERECHOS DE TERCEROS, EXCEPTO QUE DICHAS EXCLUSIONES NO

SE CONSIDEREN VÁLIDAS ANTE LA LEY.

Es posible que se proporcione código de terceros con el Software o el Servicio. Los términos de

licencia de dichos terceros se encuentran detallados en el archivo license.txt ubicado en el directorio

raíz de la instalación. Siempre puede encontrar la lista actualizada del código de terceros y los

términos de licencia asociados utilizados con el Software o el Servicio en

http://kb.acronis.com/content/7696

Tecnologías patentadas de Acronis

Las tecnologías utilizadas en este producto están avaladas por las siguientes patentes: Patente de

EE. UU. N.º 7,047,380; Patente de EE. UU. N.º 7,246,211; Patente de EE. UU. N.º 7,318,135; Patente

de EE. UU. N.º 7,366,859; Patente de EE. UU. N.º 7,636,824; Patente de EE. UU. N.º 7,831,789;

Patente de EE. UU. N.º 7,886,120; Patente de EE. UU. N.º 7,934,064; Patente de EE. UU. N.º

7,949,635; Patente de EE. UU. N.º 7,979,690; Patente de EE. UU. N.º 8,069,320; Patente de EE. UU.

N.º 8,073,815; Patente de EE. UU. N.º 8,074,035.

2 Copyright © Acronis International GmbH, 2002-2012

Page 3

Contenido

1 Vista general de la utilidad de la línea de comandos ................................................................ 7

1.1 Instalación .................................................................................................................................. 7

1.2 Compatibilidad con versiones anteriores y actualización ......................................................... 8

1.3 Sintaxis ....................................................................................................................................... 9

1.4 Gestión local, remota y centralizada .......................................................................................10

1.5 Desinstalación ..........................................................................................................................12

1.6 Lista de nombres abreviados ...................................................................................................13

2 Comandos ............................................................................................................................. 14

2.1 Commands by services ............................................................................................................14

2.1.1 Copia de seguridad de discos, archivos y equipos virtuales .....................................................................14

2.1.2 Copia de seguridad de aplicaciones ...........................................................................................................16

2.2 Help ..........................................................................................................................................18

2.3 Copia de seguridad y recuperación .........................................................................................18

2.3.1 Discos y volúmenes ....................................................................................................................................18

2.3.2 Archivos ......................................................................................................................................................25

2.3.3 Equipos virtuales ........................................................................................................................................30

2.3.4 Microsoft Exchange ....................................................................................................................................35

2.4 Operaciones con los archivos comprimidos y las copias de seguridad ...................................41

2.4.1 Archives .......................................................................................................................................................41

2.4.2 Copias de seguridad ...................................................................................................................................44

2.4.3 Montaje ......................................................................................................................................................53

2.5 Operaciones con Acronis Secure Zone ....................................................................................55

2.5.1 create asz ....................................................................................................................................................55

2.5.2 cleanup asz .................................................................................................................................................55

2.5.3 delete asz_files ...........................................................................................................................................57

2.5.4 delete asz ....................................................................................................................................................57

2.6 Operaciones con Acronis Startup Recovery Manager .............................................................58

2.6.1 activate asrm ..............................................................................................................................................58

2.6.2 deactivate asrm ..........................................................................................................................................59

2.7 Operaciones con cintas ............................................................................................................59

2.7.1 list tape_libraries ........................................................................................................................................59

2.7.2 list tape_drives............................................................................................................................................60

2.8 Operations with vaults .............................................................................................................61

2.8.1 validate vault ..............................................................................................................................................61

2.9 Operaciones con discos ...........................................................................................................62

2.9.1 clone disk ....................................................................................................................................................62

2.10 Operaciones de administración ...............................................................................................63

2.10.1 Collecting information ................................................................................................................................63

2.10.2 Planes ..........................................................................................................................................................65

2.10.3 Tareas ..........................................................................................................................................................68

2.10.4 Licencias ......................................................................................................................................................70

3 Parámetros ............................................................................................................................ 72

3.1 Acceso a un equipo físico.........................................................................................................72

3.1.1 host .............................................................................................................................................................72

3 Copyright © Acronis International GmbH, 2002-2012

Page 4

3.1.2 service .........................................................................................................................................................72

3.1.3 address ........................................................................................................................................................72

3.2 Virtual machines ......................................................................................................................73

3.2.1 Acceso a un equipo virtual .........................................................................................................................73

3.2.2 Equipo virtual nuevo ..................................................................................................................................74

3.3 Acceso a Microsoft Exchange ..................................................................................................75

3.3.1 exchange_credentials .................................................................................................................................75

3.3.2 items ...........................................................................................................................................................75

3.3.3 Especificación de los datos de Exchange ...................................................................................................76

3.4 Ubicación .................................................................................................................................78

3.4.1 loc ................................................................................................................................................................78

3.4.2 arc................................................................................................................................................................79

3.4.3 backup .........................................................................................................................................................80

3.4.4 target ...........................................................................................................................................................80

3.4.5 target_arc ...................................................................................................................................................82

3.4.6 mailbox_location ........................................................................................................................................83

3.5 Disks and volumes ...................................................................................................................83

3.5.1 disk ..............................................................................................................................................................83

3.5.2 nt_signature ................................................................................................................................................84

3.5.3 volume ........................................................................................................................................................84

3.5.4 start .............................................................................................................................................................86

3.5.5 size ..............................................................................................................................................................86

3.6 Parámetros de la copia de seguridad ......................................................................................86

3.6.1 backuptype .................................................................................................................................................86

3.6.2 cleanup .......................................................................................................................................................87

3.6.3 Comentarios ...............................................................................................................................................87

3.6.4 copy_only ....................................................................................................................................................87

3.6.5 exclude ........................................................................................................................................................88

3.6.6 express ........................................................................................................................................................89

3.6.7 fixed_drive ..................................................................................................................................................90

3.6.8 include .........................................................................................................................................................90

3.6.9 plain_archive ..............................................................................................................................................90

3.6.10 raw ..............................................................................................................................................................91

3.6.11 Opciones de copia de seguridad ................................................................................................................91

3.7 Parámetros de recuperación ................................................................................................ 100

3.7.1 database .................................................................................................................................................. 100

3.7.2 database_location ................................................................................................................................... 100

3.7.3 destination_database .............................................................................................................................. 102

3.7.4 disk_location ............................................................................................................................................ 102

3.7.5 exclude ..................................................................................................................................................... 102

3.7.6 ext2_3 ...................................................................................................................................................... 103

3.7.7 fat16_32 ................................................................................................................................................... 103

3.7.8 file ............................................................................................................................................................. 103

3.7.9 log_location ............................................................................................................................................. 103

3.7.10 outlookmachine ....................................................................................................................................... 104

3.7.11 overwrite ................................................................................................................................................. 104

3.7.12 pit ............................................................................................................................................................. 105

3.7.13 power_on ................................................................................................................................................ 105

3.7.14 preserve_mbr .......................................................................................................................................... 105

3.7.15 recover_absolute_path ........................................................................................................................... 105

3.7.16 recovery_point ........................................................................................................................................ 106

3.7.17 target_disk ............................................................................................................................................... 107

3.7.18 target_volume ......................................................................................................................................... 107

3.7.19 type .......................................................................................................................................................... 107

4 Copyright © Acronis International GmbH, 2002-2012

Page 5

3.8 Parámetros de montaje ........................................................................................................ 108

3.8.1 rw ............................................................................................................................................................. 108

3.8.2 letter......................................................................................................................................................... 108

3.8.3 mount_point ............................................................................................................................................ 109

3.9 Parámetros de Acronis Secure Zone ..................................................................................... 109

3.9.1 asz_size .................................................................................................................................................... 109

3.10 Filtrado .................................................................................................................................. 109

3.10.1 content_path ........................................................................................................................................... 110

3.10.2 content_type ........................................................................................................................................... 110

3.10.3 filter_available_for_backup .................................................................................................................... 110

3.10.4 filter_date ................................................................................................................................................ 111

3.10.5 filter_guid ................................................................................................................................................. 111

3.10.6 filter_host ................................................................................................................................................ 111

3.10.7 filter_machines ........................................................................................................................................ 111

3.10.8 filter_name .............................................................................................................................................. 111

3.10.9 filter_state ............................................................................................................................................... 112

3.10.10 filter_status .............................................................................................................................................. 112

3.10.11 filter_type ................................................................................................................................................ 112

3.10.12 filter_user ................................................................................................................................................. 113

3.11 Parámetros generales ........................................................................................................... 113

3.11.1 credentials ............................................................................................................................................... 113

3.11.2 Manejo de errores ................................................................................................................................... 113

3.11.3 file_params .............................................................................................................................................. 114

3.11.4 force_yes.................................................................................................................................................. 114

3.11.5 id 114

3.11.6 log ............................................................................................................................................................. 115

3.11.7 log_format ............................................................................................................................................... 115

3.11.8 oss_numbers ........................................................................................................................................... 115

3.11.9 output ...................................................................................................................................................... 115

3.11.10 password .................................................................................................................................................. 116

3.11.11 progress ................................................................................................................................................... 116

3.11.12 reboot ...................................................................................................................................................... 116

3.11.13 silent_mode ............................................................................................................................................. 117

3.11.14 use_registry_defaults .............................................................................................................................. 117

4 Ejemplos de uso ................................................................................................................... 118

4.1 Copia de seguridad y recuperación ...................................................................................... 118

4.1.1 Discos y volúmenes ................................................................................................................................. 118

4.1.2 Archivos ................................................................................................................................................... 120

4.1.3 Equipos virtuales ..................................................................................................................................... 121

4.1.4 Microsoft Exchange ................................................................................................................................. 123

4.2 Operaciones con los archivos comprimidos y las copias de seguridad ................................ 125

4.2.1 Archivos comprimidos: ............................................................................................................................ 125

4.2.2 Copias de seguridad ................................................................................................................................ 126

4.2.3 Montaje ................................................................................................................................................... 127

4.3 Operaciones con Acronis Secure Zone ................................................................................. 128

4.4 Operaciones con Acronis Startup Recovery Manager .......................................................... 129

4.5 Operaciones con cintas ......................................................................................................... 129

4.6 Operaciones con bóvedas ..................................................................................................... 130

4.7 Operaciones con discos ........................................................................................................ 130

4.8 Operaciones de administración ............................................................................................ 130

4.8.1 Recopilación de información ................................................................................................................... 130

5 Copyright © Acronis International GmbH, 2002-2012

Page 6

4.8.2 Planes ....................................................................................................................................................... 131

4.8.3 Tareas ....................................................................................................................................................... 131

4.8.4 Licencias ................................................................................................................................................... 132

4.9 Selección de volúmenes lógicos y dispositivos MD para la copia de seguridad ................... 132

4.10 Programación de copias de seguridad en Linux con el servicio cron ................................... 133

5 Comparación de la sintaxis anterior y nueva de la línea de comandos .................................. 134

6 utilidad acronis_encrypt ...................................................................................................... 135

6 Copyright © Acronis International GmbH, 2002-2012

Page 7

1 Vista general de la utilidad de la línea de

comandos

Acronis Backup & Recovery 11.5 admite la interfaz de la línea de comandos con la utilidad acrocmd.

A diferencia de la utilidad trueimagecmd utilizada en los productos anteriores de Acronis,

acrocmd no contiene ninguna herramienta que ejecute físicamente los comandos. Solo

proporciona la interfaz de la línea de comandos para los componentes de Acronis Backup & Recovery

11.5: agentes, nodos de almacenamiento y el servidor de gestión.

Una vez instalado en un equipo de Windows o Linux, la acrocmd utilidad puede ejecutarse desde

cualquier carpeta o directorio. Esta utilidad también está disponible al trabajar en dispositivos de

arranque basados en Linux y PE.

1.1 Instalación

Ediciones autónomas de Acronis Backup & Recovery 11.5

Si tiene instalada la edición autónoma de Acronis Backup & Recovery 11.5, la utilidad de la línea de

comandos ya está instalada en su equipo. Solo está disponible la gestión local de este equipo. Esto

significa que cada comando o secuencia de comandos para este equipo solo se puede ejecutar

localmente.

Ediciones con gestión centralizada

Las ediciones avanzadas de Acronis Backup & Recovery 11.5 le permiten realizar la gestión local,

remota y centralizada (pág. 10) de cualquier equipo en donde esté instalado el agente de Acronis

Backup & Recovery 11.5.

Al igual que con Consola de gestión, instala la utilidad de la línea de comandos en el equipo en el que

prefiere utilizarla (ejecutar comandos o secuencias de comandos). Este equipo puede ejecutarse en

Windows o Linux. Con la utilidad de la línea de comandos puede gestionar un equipo de Windows

desde un equipo que ejecute Linux o viceversa.

Pasos de instalación

En Linux, la utilidad de la línea de comandos se instala de manera predeterminada con Consola de

gestión o Agente para Linux.

En Windows, instala la utilidad desde el archivo de instalación como un componente separado. Para

acceder a este componente en el instalador, seleccione la casilla de verificación Quiero seleccionar

manualmente los componentes de Acronis y personalizar el proceso de instalación. O puede

extraer y ejecutar el archivo .msi correspondiente.

Para instalar la utilidad de la línea de comandos desde el archivo .msi:

1. Ejecute el archivo de configuración de Acronis Backup & Recovery 11.5.

2. Haga clic en Extraer archivos de instalación.

3. Seleccione la casilla de verificación correspondiente al archivo AcronisCommandLineTool.msi.

4. Especifique la carpeta en donde extraer el archivo.

5. Haga clic en Extraer.

7 Copyright © Acronis International GmbH, 2002-2012

Page 8

6. Después de extraer correctamente el archivo, haga clic en Finalizar.

7. Vaya a la carpeta en donde se extrajo el archivo AcronisCommandLineTool.msi y ejecute el

archivo.

8. Siga las instrucciones del Asistente de instalación en la pantalla.

Rutas de instalación

Las rutas de instalación predeterminada son:

%Archivos de programa%\Acronis\CommandLineTool (en Windows de 32 bits)

%Archivos de programa(x86)%\Acronis\CommandLineTool (en Windows de 64 bits)

/usr/lib/Acronis/CommandLineTool (en Linux)

1.2 Compatibilidad con versiones anteriores y actualización

Actualización de la utilidad de la línea de comandos desde Acronis Backup & Recovery 10

Cuando actualiza a una versión autónoma de Acronis Backup & Recovery 10 a Acronis Backup &

Recovery 11.5, no necesita realizar acciones adicionales para actualizar la utilidad de la línea de

comandos.

Cuando actualiza una edición con gestión centralizada, el software instala la utilidad de la línea de

comandos en cada equipo en donde el agente está instalado. No es necesario realizar acciones

adicionales.

Compatibilidad con versiones anteriores

La utilidad de la línea de comandos de Acronis Backup & Recovery 11.5 es compatible con versiones

anteriores con la utilidad de la línea de comandos de Acronis Backup & Recovery 10. Puede continuar

utilizando la sintaxis anterior. Solo escriba acrocmd instead of trueimagecmd.

Para continuar utilizando las secuencias de comandos existentes, edite las secuencias de comandos

para que trueimagecmd sea reemplazado con acrocmd. Si sus secuencias de comandos

contienen la ruta a la utilidad trueimagecmd, reemplácela con la ruta a la utilidad acrocmd.

Mantenga todos los demás parámetros y valores.

Antes de cambiar a acrocmd, asegúrese de haber actualizado todos los componentes del producto. Acronis

Backup & Recovery 10 no admite acrocmd.

La combinación de las sintaxis anterior y nueva es aceptable dentro de una secuencia de comandos,

pero no es aceptable en una cadena de comandos. Cuando cree secuencias de comandos nuevas, le

recomendamos que utilice la nueva sintaxis.

Incluso al utilizar la sintaxis anterior, los resultados de los registros y comandos aparecerán en el

nuevo formato.

Extensiones de los nombres de los archivos de copia de seguridad

El comportamiento del parámetro /filename con los comandos de copia de seguridad es

ligeramente diferente en Acronis Backup & Recovery 10 y en Acronis Backup & Recovery 11.5. A

diferencia de Acronis Backup & Recovery 10, en donde la extensión de un archivo de copia de

seguridad es exactamente la misma que especificó en el valor del parámetro, Acronis Backup &

Recovery 11.5 añade la extensión *.tib a este valor.

8 Copyright © Acronis International GmbH, 2002-2012

Page 9

Por ejemplo:

espacio>"

\"<valor con coma>\"

--include=\"E:\Employees(A,B)\"

espacio y coma>\""

and me\""

En Acronis Backup & Recovery 10, si especifica /filename:<ruta>my_backup.bak, el

nombre del archivo de copia de seguridad será my_backup.bak

En Acronis Backup & Recovery 11.5, si especifica /filename:<ruta>my_backup.bak, el

nombre del archivo de copia de seguridad será my_backup.bak.tib. Sin embargo, si

especifica /filename:<ruta>my_backup.tib, el nombre del archivo de copia de

seguridad también será my_backup.tib.

1.3 Sintaxis

acrocmd tiene el siguiente formato:

acrocmd <comando> --<parámetro 1>=<lista de valor 1> … --<parámetro N>=<lista

de valor N>

Convenciones tipográficas

Las descripciones de los comandos y parámetros utilizan las siguientes convenciones tipográficas.

Entre los paréntesis angulares (<>): información que el usuario debe proporcionar. Ejemplo:

<dirección IP o nombre del servidor>

Entre llaves ({}); opciones separadas por barra (|): un conjunto de opciones entre las que el

usuario debe escoger. Ejemplo: {on|off}.

Valores de los parámetros

Para algunos parámetros, debe especificar un solo valor. La descripción de dicho valor se escribe en

singular. Por ejemplo, si ve --arc=<nombre del archivo comprimido>, especifique solo

un nombre del archivo comprimido en este parámetro.

Para otros parámetros, puede introducir uno o más valores. La descripción de dichos valores se

escribe en plural. Por ejemplo, si ve --volume=<números de volúmenes>, puede especificar

una lista de los números de volúmenes para este parámetro.

Separadores

Un nombre de un parámetro y una lista de valores puede separarse con un signo igual o con un

carácter de espacio. Los valores en una lista de valores pueden separarse con una coma o un carácter

de espacio.

Ejemplos:

acrocmd backup disk --disk=1,2

acrocmd backup disk --disk=1 2

acrocmd backup disk --disk 1,2

acrocmd backup disk --disk 1 2

Se incluyen los valores de los parámetros que contienen comas y caracteres de espacios

Vista general Ejemplo

"<valor con carácter de

"\"<valor con carácter de

9 Copyright © Acronis International GmbH, 2002-2012

--include="C:\my documents"

--include="\"D:\my photos\my wife, my kids

Page 10

Archivos con parámetros de entrada

acrocmd es compatible con archivos con parámetros de entrada. El contenido de un archivo de

parámetros de entrada se concatena con los parámetros en la línea de comandos.

Por ejemplo, el comando

acrocmd backup disk -f params.txt

donde el contenido del archivo params.txt es

--disk=1 --loc=e:\my_backups --arc=archive123

es igual a

acrocmd backup disk --disk=1 --loc=e:\my_backups --arc=archive123

1.4 Gestión local, remota y centralizada

Las ediciones avanzadas de Acronis Backup & Recovery 11.5 le permiten realizar la gestión local,

remota y centralizada de cualquier equipo en donde esté instalado el agente de Acronis Backup &

Recovery 11.5.

Gestión local

Para la gestión local, instala la utilidad de la línea de comandos en el mismo equipo en donde el

agente de Acronis Backup & Recovery 11.5 está instalado. Las operaciones se realizan con la cuenta

de usuario con la que ha iniciado sesión.

Ejemplo

Para ver todos los discos en el equipo local, ejecute el siguiente comando:

acrocmd list disks

Gestión remota

Para la gestión remota, instala la utilidad de la línea de comandos en el equipo en el que prefiere

utilizarla (ejecutar comandos o secuencias de comandos).

Junto con el comando, especifique:

la dirección IP o nombre del servidor del equipo remoto que posee un agente de Acronis Backup

& Recovery 11.5 (--host)

las credenciales (nombre de usuario y contraseña) para acceder a ese equipo

El usuario cuyas credenciales especifique deberá ser miembro del grupo de seguridad Acronis

Remote Users en ese equipo. Las operaciones se llevan a cabo con esta cuenta de usuario.

Ejemplo

Para ver todos los discos en el equipo remoto, ejecute el siguiente comando:

acrocmd list disks --host=<dirección IP o nombre del servidor> -credentials=<nombre de usuario>,<contraseña>

10 Copyright © Acronis International GmbH, 2002-2012

Page 11

Gestión centralizada

Comandos en un equipo

Con Acronis Backup & Recovery 11.5 Management Server, puede gestionar cualquier equipo

registrado con las credenciales del administrador del servidor de gestión. Las credenciales para cada

equipo remoto no son necesarias.

Para un número de comandos, puede especificar direcciones separadas por comas de múltiples

equipos. La operación se ejecutará en todos los equipos especificados uno después de otro.

Junto con el comando, especifique:

la dirección IP o nombre del servidor del equipo que posee un agente de Acronis Backup &

Recovery 11.5 (--address)

la dirección IP o nombre del servidor en el servidor de gestión (--host)

el nombre del servicio del servidor de gestión (--service=ams)

las credenciales de acceso al servidor de gestión

El usuario cuyas credenciales especifique deberá ser miembro del grupo de seguridad Acronis

Centralized Admins en el servidor de gestión. Si está ejecutando la utilidad de la línea de comandos

en un equipo diferente, el usuario también debe ser miembro del grupo de seguridad Acronis

Remote Users en el servidor de gestión.

Las operaciones en el equipo se realizan en la cuenta del servicio del agente que se ejecuta en ese

equipo (cuenta de Acronis Agent User).

Ejemplo

Para ver todos los discos de un equipo a través del servidor de gestión, ejecute el siguiente comando:

acrocmd list disks --host=<nombre del servidor ams> --credentials=<nombre de

usuario>,<contraseña> --service=ams --address=<dirección IP o nombre del

servidor>

Comandos en el servidor de gestión

Existen comandos que el servidor de gestión puede ejecutar por sí mismo.

Ejemplo

Para ver las actividades actuales en el servidor de gestión, ejecute el siguiente comando:

acrocmd list activities --host=<nombre del servidor ams> --credentials=<nombre

de usuario>,<contraseña> --service=ams

11 Copyright © Acronis International GmbH, 2002-2012

Page 12

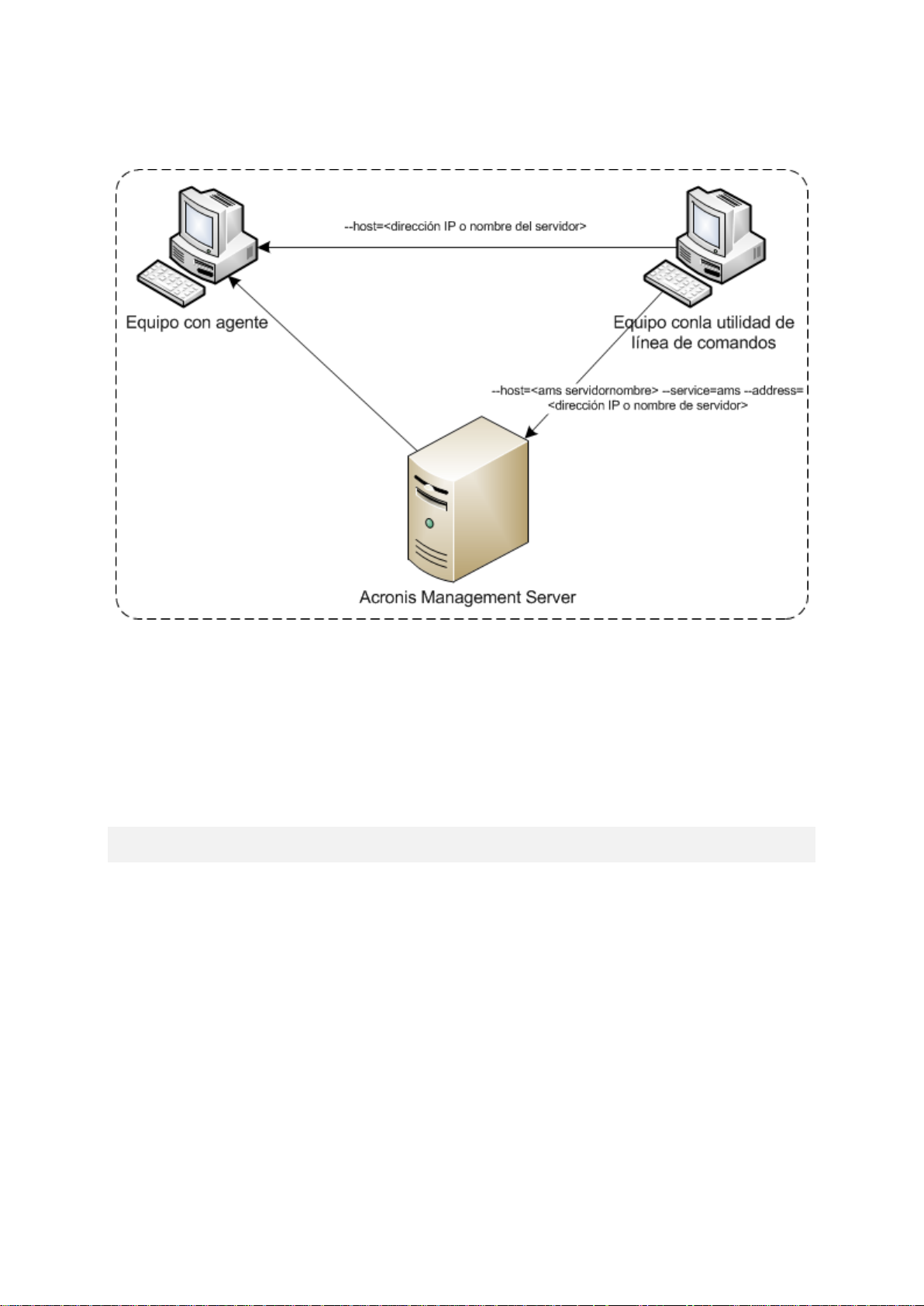

El diagrama a continuación muestra las opciones de acceso a un equipo gestionado directamente o a

través de Acronis Backup & Recovery 11.5 Management Server.

Opciones de acceso a un equipo gestionado

1.5 Desinstalación

Desinstalación en Linux

En Linux, ejecute los siguientes comandos para desinstalar la utilidad de la línea de comandos:

# cd /usr/lib/Acronis/CommandLineTool/uninstall

# ./uninstall

Para desinstalar la utilidad de la línea de comandos en modo sin interacción, ejecute los comandos

./uninstallcon el parámetro-a.

Desinstalación en Windows

Cuando desinstala Acronis Backup & Recovery 11.5 al hacer clic en Inicio-> Todos los programas->

Acronis -> Desinstalar Acronis Backup & Recovery 11.5, la utilidad de la línea de comandos se

desinstala junto con todos los componentes del producto.

Para desinstalar la utilidad de la línea de comandos de forma separada del producto

1. Ejecute el archivo de configuración de Acronis Backup & Recovery 11.5.

2. Haga clic en Extraer archivos de instalación.

3. Seleccione la casilla de verificación correspondiente al archivo AcronisCommandLineTool.msi.

4. Especifique la carpeta en donde extraer el archivo.

5. Haga clic en Extraer.

12 Copyright © Acronis International GmbH, 2002-2012

Page 13

6. Después de extraer correctamente el archivo, haga clic en Cerrar.

7. Ejecute el siguiente comando:

msiexec /uninstall <ruta>\AcronisCommandLineTool.msi /qb

en donde <ruta> es la carpeta en donde se extrae el archivo.

Si posee una edición con gestión centralizada, puede desinstalar la utilidad de la línea de comandos

desde el archivo de instalación. Para esto, ejecute el archivo de instalación de Acronis Backup &

Recovery 11.5, haga clic en Instalar Acronis Backup & Recovery 11.5, después haga clic en Modificar,

y después desmarque la casilla de verificación al lado del nombre de la utilidad de la línea de

comandos.

1.6 Lista de nombres abreviados

Este documento utiliza los siguientes nombres abreviados.

AMS: Acronis Backup & Recovery 11.5 Management Server y el servicio de este componente.

MMS: Acronis Managed Machine Service, el servicio que se ejecuta en un equipo en donde está

instalado un agente de Acronis.

ASN: Acronis Backup & Recovery 11.5 Storage Node y el servicio de este componente.

Agente para ESX(i): Acronis Backup & Recovery 11.5 Agent for VMware vSphere ESX(i).

13 Copyright © Acronis International GmbH, 2002-2012

Page 14

2 Comandos

Copia de seguridad y recuperación

list disks

+ + +

+

backup disk

+ + +

+

recover disk

+ + +

+

recover mbr

+ + +

+

lvm_structure

Basado en Linux

backup file

+

+ +

recover file

+ + +

+

+

+

list vms

+

+

backup vm

+*

+

+*

+ (crear

archivos vm)

+ (crear vm en un

servidor)

Operaciones con los archivos comprimidos y las copias de seguridad

list archives

+ + + + +

+

+ + + + +

+

+ + + + +

+

+ + + + +

+

list backups

+ + + + +

+

Esta sección enumera los comandos y los parámetros compatibles.

Al utilizar la utilidad de la línea de comandos, puede ver la información sobre los comandos

compatibles mediante el comando help (pág. 17).

2.1 Commands by services

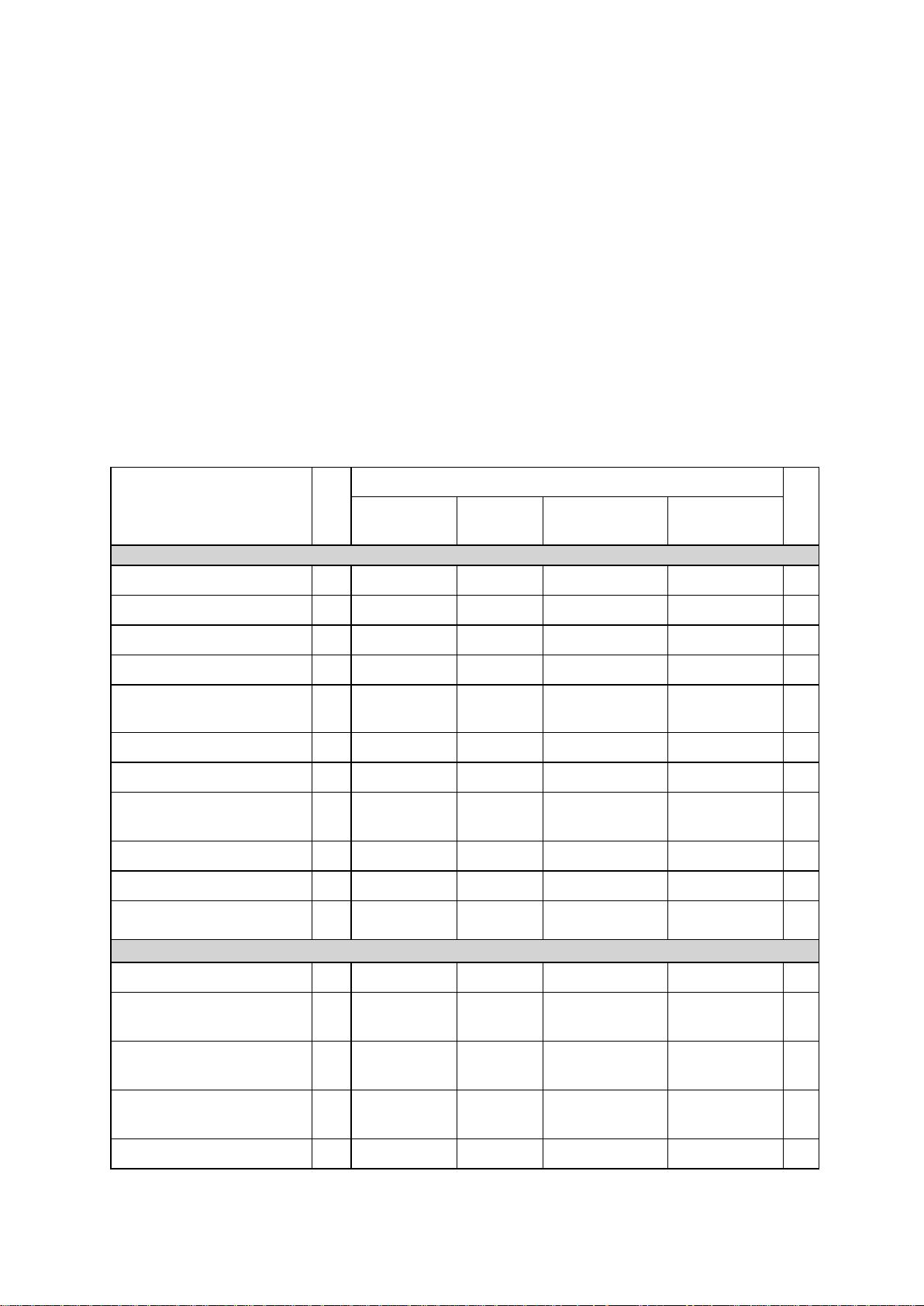

2.1.1 Copia de seguridad de discos, archivos y equipos virtuales

La siguiente tabla resume los comandos que los servicios de Acronis pueden ejecutar. Para obtener

información sobre cómo conectar un servicio Acronis, consulte la descripción del comando --

service (pág. 72).

MMS

Comando AMS

Agente para

Windows

Agente para

Linux

Agente para ESX(i)

o Hyper-V

Dispositivo de

arranque

ASN

(pág. 18)

(pág. 20)

(pág. 21)

(pág. 24)

recover

(pág. 25)

(pág. 25)

(pág. 28)

list vmservers (pág.

30)

(pág. 30)

(pág. 31)

recover vm (pág. 33)

(pág. 41)

export archive (pág.

42)

validate archive (pág.

43)

delete archive (pág.

43)

(pág. 44)

14 Copyright © Acronis International GmbH, 2002-2012

Page 15

Comando AMS

list content

+ + + + +

+

+ + + + +

+

export backup

+ + + + +

+

+ + + + +

+

convert full

+ + + + +

+

+ + + + +

delete backup

+ + + + +

+

list mounts

+

+ +

mount

+

+ +

umount

+

+ +

Operaciones con Acronis Secure Zone

create asz

+

+ +

cleanup asz

+

+ +

+

+ +

delete asz

+

+ +

Operaciones con Acronis Startup Recovery Manager

activate asrm

+

+ +

+

+ +

Operaciones con cintas

+

+

+

+

Operaciones con bóvedas

+ + + + +

+

Operaciones con discos

clone disk

+

+ +

Operaciones de administración

get log

+ + + + +

+

+ + +

+

+

sysinfo

+ + + + +

+

(pág. 45)

validate backup (pág.

46)

(pág. 47)

replicate backup (pág.

48)

(pág. 50)

consolidate backup

(pág. 51)

(pág. 51)

Agente para

Windows

Agente para

Linux

MMS

Agente para ESX(i)

o Hyper-V

Dispositivo de

arranque

ASN

(pág. 53)

(pág. 53)

(pág. 54)

(pág. 55)

(pág. 55)

delete asz_files (pág.

57)

(pág. 57)

(pág. 58)

deactivate asrm (pág.

59)

list tape_libraries

(pág. 59)

list tape_drives (pág.

60)

validate vault (pág.

61)

(pág. 62)

(pág. 63)

list activities (pág.

63)

(pág. 64)

15 Copyright © Acronis International GmbH, 2002-2012

Page 16

Comando AMS

list plans

+ + +

+

delete plan

+ + +

+

export plan

+ + +

+

import plan

+ + +

+

disable plan

+ + +

+

enable plan

+ + +

+

list tasks

+ + +

+

run task

+ + +

+

stop task

+ + +

+

delete task

+ + +

+

list licenses

+ + +

+

Copia de seguridad y recuperación

list exchange_databases

+

list exchange_mailboxes

+

+

backup exchange_mailbox

+

+

+

Operaciones con los archivos comprimidos y las copias de seguridad

list archives

+

+

+

export archive

+

+

+

validate archive

+

+

+

delete archive

+

+

+

Agente para

Windows

Agente para

Linux

MMS

Agente para ESX(i)

o Hyper-V

Dispositivo de

arranque

ASN

(pág. 65)

(pág. 65)

(pág. 66)

(pág. 67)

(pág. 67)

(pág. 68)

(pág. 68)

(pág. 69)

(pág. 69)

(pág. 70)

(pág. 70)

* El servicio de AMS no ejecuta estos comandos por sí mismo. Solo define qué Agente para ESX(i) o Agente para

Hyper-V puede ejecutar el comando y transmitir el comando al correspondiente MMS.

2.1.2 Copia de seguridad de aplicaciones

La siguiente tabla resume los comandos que los servicios de Acronis pueden ejecutar. Para obtener

información sobre cómo conectar un servicio Acronis, consulte la descripción del comando --

service (pág. 72).

Comando AMS

(pág. 35)

(pág. 36)

backup exchange_database (pág.

36)

(pág. 37)

recover exchange_database (pág.

39)

recover exchange_mailbox (pág.

40)

(pág. 41)

(pág. 42)

(pág. 43)

(pág. 43)

MMS

Agent for

Exchange

Reservado

Reservado Reservado

ASN

16 Copyright © Acronis International GmbH, 2002-2012

Page 17

Comando AMS

list backups

+

+

+

list content

+

+

+

validate backup

+

+

+

export backup

+

+*

+

replicate backup

+

+

+

delete backup

+

+**

+

Operaciones con cintas

list tape_libraries

+

list tape_drives

+

Operaciones con bóvedas

validate vault

+

+

+

Operaciones de administración

get log

+

+

+

list activities

+

+

+

sysinfo

+

+

+

list plans

+

+

delete plan

+

+

export plan

+

+

import plan

+

+

disable plan

+

+

enable plan

+

+

list tasks

+

+

run task

+

+

stop task

+

+

delete task

+

+

list licenses

+

Agent for

Exchange

MMS

Reservado

Reservado Reservado

ASN

(pág. 44)

(pág. 45)

(pág. 63)

(pág. 64)

(pág. 65)

(pág. 46)

(pág. 47)

(pág. 48)

(pág. 51)

(pág. 60)

(pág. 61)

(pág. 63)

(pág. 59)

(pág. 65)

(pág. 66)

(pág. 67)

(pág. 67)

(pág. 68)

(pág. 68)

(pág. 69)

(pág. 69)

(pág. 70)

(pág. 70)

* Al exportar una copia de seguridad del registro de transacciones, todos los datos de la cadena de copia de

seguridad (la copia de seguridad completa de base de datos y el grupo de copias de seguridad del registro de

transacciones subsiguientes, incluida la seleccionada) se copian en una única copia de seguridad. Los archivos

del registro de transacciones se aplican a la base de datos durante la recuperación.

Cuando se exporta una copia de seguridad de buzones de correo incremental, los datos de la cadena de copia

de seguridad (la copia de seguridad completa y el conjunto de copias de seguridad de buzones de correo

incrementales sucesivas, incluida la seleccionada) se consolidan en una única copia de seguridad.

** Las copias de seguridad que no poseen dependencias se borran sin ninguna limitación. Una copia de

seguridad que posee dependencias no se puede borrar por separado de sus copias de seguridad dependientes.

17 Copyright © Acronis International GmbH, 2002-2012

Page 18

2.2 Help

El comando proporciona la información sobre los comandos compatibles.

Escriba acrocmd help para obtener la lista de los comandos disponibles.

Escriba acrocmd help <fragmento de texto> para obtener la lista de todos los

comandos que comiencen con el fragmento que especificó.

Por ejemplo, acrocmd help ba enumera los siguientes comandos: backup disk, backup

file, etc.

Escriba acrocmd help <nombre completo del comando> para ver la información

sobre este comando.

Por ejemplo, acrocmd help backup disk muestra la información acerca del comando

backup disk.

2.3 Copia de seguridad y recuperación

2.3.1 Discos y volúmenes

Los comandos mencionados en esta sección se pueden ejecutar en un equipo donde está instalado el

Agent para Windows o el Agent para Linux.

list disks

Enumera los grupos de discos, discos, volúmenes y el espacio no asignado disponibles.

Ejemplos (pág. 118)

Parámetros

Unidades de medida

--size_measure={s|kb|mb|gb}

Mide el tamaño de los discos y volúmenes. Si no se especifica, el valor es mb.

--start_measure={s|kb|mb|gb}

Medida del desplazamiento de los volúmenes. Si no se especifica, el valor es mb.

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<dirección IP o nombre del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

18 Copyright © Acronis International GmbH, 2002-2012

Page 19

19 Copyright © Acronis International GmbH, 2002-2012

Page 20

Acceso a un equipo virtual (solo ediciones avanzadas)

{--vmid=<ID del equipo virtual>|--vmname=<nombre del equipo

virtual>|--vmconfig=<ruta>}} (pág. 73)

backup disk

Crea una copia de seguridad de los discos y volúmenes especificados. Si no se especifica el parámetro

--disk ni el parámetro --volume, el comando realiza la copia de seguridad de todos los

volúmenes.

Ejemplos (pág. 118)

Parámetros

Qué incluir en la copia de seguridad

--disk=<números de los discos> (pág. 83)

--volume=<números de los volúmenes> (pág. 84)

--oss_numbers (pág. 115)

--exclude_hidden (pág. 88)

--exclude_mask=<máscaras> (pág. 88)

--exclude_names=<nombres> (pág. 88)

--exclude_system (pág. 88)

En dónde guardar la copia de seguridad

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

¿Cómo crear copias de seguridad?

--archive_comment=<comentarios> (pág. 87)

--backup_comment=<comentarios> (pág. 87)

--backuptype={full|incremental|differential} (pág. 86)

--cleanup (pág. 87)

--fixed_drive (pág. 90)

--plain_archive (pág. 90)

--raw (pág. 91)

Opciones de copia de seguridad

--cataloging={full|fast} (pág. 91)

--compression={none|normal|high|max} (pág. 93)

--encryption={none|aes128|aes192|aes256} (pág. 94)

--fast (pág. 94)

--force_yes (pág. 114)

--hdd_speed=<velocidad>{kb|p} (pág. 94)

--ignore_bad_sectors (pág. 94)

--multi_volume_snapshot={true|false} (pág. 95)

--network_speed=<velocidad>{kb|p} (pág.

96)

--post_cmd=<comando> (pág. 96)

--pre_cmd=<comando> (pág. 96)

20 Copyright © Acronis International GmbH, 2002-2012

Page 21

--process_priority={low|normal|high} (pág. 97)

--reboot_after (pág. 116)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--split=<tamaño> (pág. 98)

--use_registry_defaults (pág. 117)

--use_vss={none|auto|software_auto|software|hardware|acronis|native}

(pág. 99)

Opciones de gestión de cintas

--tape_eject_successful (pág. 99)

--tape_full_empty (pág. 99)

--tape_overwrite (pág. 99)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<direcciones IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

recover disk

Recupera el disco o volumen especificado. Puede recuperar solo un disco o volumen por vez.

Un disco siempre se recupera junto con su MBR. Cuando recupera un volumen, el MBR no se

recupera. Puede utilizar el comando recover mbr (pág. 24) en este caso.

Ejemplos (pág. 118)

Parámetros

Qué recuperar

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

--backup=<ID de la copia de seguridad> (pág. 80)

--disk=<número de disco> (pág. 83)

--nt_signature={auto|new|backup|existing} (pág. 84)

--volume=<número de volumen> (pág.

--oss_numbers (pág. 115)

84)

21 Copyright © Acronis International GmbH, 2002-2012

Page 22

Dónde recuperar:

--target_disk=<número de disco> (pág. 107)

--target_volume=<número del volumen> (pág. 107)

Recuperación de un disco

Si se especifica el parámetro --target_disk, el software recuperará al disco especificado.

Si no se especifica el parámetro --target_disk, el software primero intentará recuperar al

disco original, es decir, al mismo disco que se incluyó en la copia de seguridad. Si no se encuentra

el disco original, el comando fallará.

Recuperación de un volumen

Si se especifica el parámetro --target_volume, el software recuperará al volumen

especificado.

Si no se especifica el parámetro --target_volume, y se especifica el parámetro --

target_disk, el software intentará recuperar al primer espacio no asignado con un tamaño

adecuado al tamaño del disco especificado. Si no se encuentra ningún espacio no asignado con

un tamaño adecuado, el comando fallará.

Si no se especifica el parámetro --target_volume ni el parámetro --target_disk, el

software primero intentará recuperar al volumen original, es decir, al mismo volumen que se

incluyó en la copia de seguridad. Si no se encuentra el volumen original, el software recuperará al

primer espacio no asignado con un tamaño adecuado. Si no se encuentra ningún espacio no

asignado con un tamaño adecuado, el comando fallará.

Un volumen no se considerará original si su tamaño, ubicación u otro parámetro físico ha

cambiado después de la copia de seguridad. Cambiar la letra o la etiqueta del volumen no evita

que el software reconozca el volumen.

--start=<desplazamiento>{s|kb|mb|gb} (pág. 86)

--size=<tamaño del volumen>{s|kb|mb|gb} (pág. 86)

Cómo recuperar

--fat16_32 (pág. 103)

--ext2_3 (pág. 103)

--preserve_mbr (pág. 105)

--type={active|primary|logical} (pág. 107)

--active_restore

Si se especifica el parámetro, se habilita la tecnología Acronis Active Restore.

Opciones de recuperación

--force_yes (pág. 114)

--reboot (pág. 116)

--reboot_after (pág. 116)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--use_registry_defaults (pág. 117)

Parámetros de Acronis Universal Restore

--ur_driver=<nombre de archivo INF>

22 Copyright © Acronis International GmbH, 2002-2012

Page 23

Especifica usar Acronis Universal Restore y el controlador de almacenamiento masivo que se

instalará.

--ur_path=<buscar en carpeta>

Especifica utilizar Acronis Universal Restore y la ruta para el almacenamiento de controladores.

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

23 Copyright © Acronis International GmbH, 2002-2012

Page 24

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<direcciones IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

recover mbr

Recupera el MBR de un disco o copia de seguridad del volumen.

Ejemplos (pág. 118)

Parámetros

Qué recuperar

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

--backup=<ID de la copia de seguridad> (pág. 80)

--disk=<número de disco> (pág. 83)

Dónde recuperar:

--target_disk=<número de disco> (pág. 107)

Opciones de recuperación

--force_yes (pág. 114)

--reboot (pág. 116)

--reboot_after (pág. 116)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<direcciones IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

24 Copyright © Acronis International GmbH, 2002-2012

Page 25

recover lvm_structu re

Crea la misma estructura de volumen lógico en el equipo especificado como en el sistema incluido en

la copia de seguridad. Use este comando si necesita recuperar un sistema Linux, junto a su estructura

de software RAID o LVM, en un equipo con estructura de volumen lógico diferente o sin volúmenes

lógicos.

El equipo especificado debe iniciarse con el medio de inicio basado en Linux. Antes de ejecutar el

comando, asegúrese de que el equipo tenga discos suficientes que sean del mismo tamaño o más

grandes que los discos originales. Ejecute el comando antes del comando recover disk (pág.

21). A continuación, recupere cada volumen al volumen correspondiente del equipo de destino.

Cuidado: Como resultado de la ejecución de este comando, la estructura de volumen actual en el equipo se

reemplazará por una almacenada en la copia de seguridad. Esto destruirá los datos que se encuentran

almacenados actualmente en alguno o todos los discos duros del equipo.

Ejemplos (pág. 118)

Parámetros

Qué recuperar

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

--backup=<ID de la copia de seguridad> (pág. 80)

Opciones de recuperación

--force_yes (pág. 114)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

2.3.2 Archivos

Los comandos mencionados en esta sección se pueden ejecutar en un equipo donde está instalado el

agente para Windows o el agente para Linux.

backup file

Crea una copia de seguridad de los archivos y las carpetas especificados.

Ejemplos (pág. 120)

25 Copyright © Acronis International GmbH, 2002-2012

Page 26

Parámetros

Qué incluir en la copia de seguridad

--include=<rutas> (pág. 90)

--exclude_hidden (pág. 88)

--exclude_mask=<máscaras> (pág. 88)

--exclude_names=<nombres> (pág. 88)

--exclude_system (pág. 88)

En dónde guardar la copia de seguridad

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

Cómo crear copias de seguridad

--archive_comment=<comentarios> (pág. 87)

--backup_comment=<comentarios> (pág. 87)

--backuptype={full|incremental|differential} (pág. 86)

--cleanup (pág. 87)

--fixed_drive (pág. 90)

--plain_archive (pág. 90)

Opciones de copia de seguridad

--cataloging={full|fast} (pág. 91)

--compression={none|normal|high|max} (pág. 93)

--encryption={none|aes128|aes192|aes256} (pág. 94)

--force_yes (pág. 114)

--hdd_speed=<velocidad>{kb|p} (pág. 94)

--ignore_bad_sectors (pág. 94)

--multi_volume_snapshot={true|false} (pág. 95)

--network_speed=<velocidad>{kb|p} (pág. 96)

--post_cmd=<comando> (pág. 96)

--pre_cmd=<comando> (pág. 96)

--process_priority={low|normal|high} (pág. 97)

--reboot_after (pág. 116)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--snapshot={always|possible|none} (pág. 98)

--split=<tamaño> (pág. 98

)

--use_registry_defaults (pág. 117)

--use_vss={none|auto|software_auto|software|hardware|acronis|native}

(pág. 99)

Opciones de gestión de cintas

--tape_eject_successful (pág. 99)

--tape_full_empty (pág. 99)

--tape_overwrite (pág. 99)

26 Copyright © Acronis International GmbH, 2002-2012

Page 27

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

27 Copyright © Acronis International GmbH, 2002-2012

Page 28

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<direcciones IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

recover file

Recupera los archivos y las carpetas desde una copia de seguridad a nivel de archivos o disco.

Ejemplos (pág. 120)

Parámetros

Qué recuperar

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

--backup=<ID de la copia de seguridad> (pág. 80)

--file=<rutas> (pág. 103)

--exclude=<archivos, carpetas y máscaras> (pág. 102)

Dónde recuperar:

--target=<ruta> (pág. 80)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

Cómo recuperar

--overwrite={always|older|never} (pág. 104)

--recover_absolute_path (pág. 105)

--recover_security={true|false}

Este parámetro es eficaz solo al recuperar desde una copia de seguridad a nivel de archivo de

archivos de Windows. Si el valor es true o si no es especifica el parámetro, recuperar los

permisos NTFS para los archivos junto con los archivos mismos. De lo contrario, los archivos

heredarán los permisos NTFS de la carpeta a la que se recuperarán.

--original_date

Recuperar la fecha y hora original de los archivos de la copia de seguridad. Si no se especifica, se

asignarán la fecha y la hora actual.

Opciones de recuperación

--force_yes (pág. 114)

--reboot (pág. 116)

--reboot_after (pág. 116)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--use_registry_defaults (pág. 117)

28 Copyright © Acronis International GmbH, 2002-2012

Page 29

29 Copyright © Acronis International GmbH, 2002-2012

Page 30

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<dirección IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

2.3.3 Equipos virtuales

Los comandos enumerados en esta sección están disponibles en la edición Acronis Backup &

Recovery 11.5 Advanced Server Virtual solo si Agente para ESX(i) o Agente para Hyper-V está

instalado. (Esto no se aplica al comando recover vm (pág. 33).)

list vmservers

Enumera los servidores de virtualización y clústeres de servidores que están presentes en el servidor

de gestión especificado o que son accesibles a Agent for ESX(i).

Ejemplos (pág. 121)

Parámetros

--filter_guid=<GUID> (pág. 111)

--filter_name=<nombres> (pág. 111)

--filter_machines=<cantidad de equipos> (pág. 111)

--filter_type=<tipos de servidores> (pág. 111)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--address=<direcciones IP o nombres del servidor> (pág. 72)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

30 Copyright © Acronis International GmbH, 2002-2012

Page 31

list vms

Enumera los equipos virtuales que están presentes en el servidor de gestión especificado o que están

gestionados por Agente para ESX(i) o Agente para Hyper-V, según el servicio que el comando

ejecutará.

Ejemplos (pág. 121)

Parámetros

--filter_available_for_backup={true|false} (pág. 110)

--filter_guid=<GUID> (pág. 111)

--filter_host=<nombres de los servidores> (pág. 111)

--filter_name=<nombres> (pág. 111)

--filter_state=<estados> (pág. 112)

--filter_status=<estatus> (pág. 112)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

backup vm

Crea una copia de seguridad de los discos y los volúmenes especificados de los equipos virtuales

especificados. Si no se especifica el parámetro --disk ni --volume, el comando realiza la copia

de seguridad de todo el equipo.

Ejemplos (pág. 121)

Parámetros

Acceso a un equipo virtual

{--vmid=<ID del equipo virtual>|--vmname=<nombres del equipo

virtual>|--vmconfig=<rutas>} (pág. 73)

Puede especificar uno o más equipos virtuales para incluir en la copia de seguridad.

--simultaneous_backup=<número>

Número de equipos virtuales que se incluirán en la copia de seguridad simultáneamente por

Agente para ESX(i) o Agente para Hyper-V. Si no se especifica, cada agente realizará la copia de

seguridad de dos equipos virtuales simultáneamente a la vez. Para realizar la copia de seguridad

de un equipo por vez, configure el valor del parámetro a 1.

Qué incluir en la copia de seguridad

31 Copyright © Acronis International GmbH, 2002-2012

Page 32

--disk=<números de los discos> (pág. 83)

--volume=<números de los volúmenes> (pág. 84)

--exclude_hidden (pág. 88)

--exclude_mask=<máscaras> (pág. 88)

--exclude_names=<nombres> (pág. 88)

--exclude_system (pág. 88)

En dónde guardar la copia de seguridad

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

Cómo crear copias de seguridad

--archive_comment=<comentarios> (pág. 87)

--backup_comment=<comentarios> (pág. 87)

--backuptype={full|incremental|differential} (pág. 86)

--cleanup (pág. 87)

--raw (pág. 91)

Opciones de copia de seguridad

--cataloging={full|fast} (pág. 91)

--cbt_mode={on_if_enabled|on|off} (pág. 93)

--compression={none|normal|high|max} (pág. 93)

--encryption={none|aes128|aes192|aes256} (pág. 94)

--fast (pág. 94)

--force_yes (pág. 114)

--hdd_speed=<velocidad>{kb|p} (pág. 94)

--network_speed=<velocidad>{kb|p} (pág. 96)

--process_priority={low|normal|high} (pág. 97)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--split=<tamaño> (pág. 98)

--use_registry_defaults (pág. 117)

Opciones de gestión de cintas

--tape_eject_successful (pág. 99)

--tape_full_empty (pág. 99)

--tape_overwrite (pág. 99)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo físico remoto

32 Copyright © Acronis International GmbH, 2002-2012

Page 33

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

recover vm

Recupera la copia de seguridad de un disco o volumen a un equipo virtual existente. El comando

recover vm reemplaza y mejora el comando convert que estaba disponible en versiones

anteriores del software de Acronis.

El comando recover vm puede ejecutarse con los siguientes agentes:

Agente para ESX(i) recupera la copia de seguridad de un disco (volumen) a un equipo virtual

ESX(i) nuevo o existente.

Agente para Hyper-V recupera la copia de seguridad de un disco (volumen) a un equipo virtual

Hyper-V nuevo o existente.

Agente para Windows recupera la copia de seguridad de un disco (volumen) en un equipo virtual

nuevo de uno de los siguientes tipos: VMware Workstation, Microsoft Virtual PC, Parallels

Workstation o Citrix XenServer Open Virtual Appliance (OVA).

Los archivos del equipo ya completamente configurado y funcional se colocarán en la carpeta

que usted seleccione. Puede iniciar el equipo con el correspondiente software de virtualización o

preparar los archivos del equipo para otros usos. El dispositivo virtual OVA puede importarse a

XenServer. Los discos de un PC virtual pueden conectarse a un equipo virtual Hyper-V.

Un equipo virtual debe detenerse durante la recuperación de este equipo. El equipo de destino ubicado en un

servidor ESX(i) o Hyper-V se detendrá sin aviso. Asegúrese especificar el equipo correcto.

Ejemplos (pág. 121)

Parámetros

Qué recuperar

--loc=<ruta> (pág. 78)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

--arc=<nombre del archivo comprimido> (pág. 79)

--password=<contraseña>,encrypted (pág. 116)

--backup=<ID de la copia de seguridad> (pág. 80)

--disk=<número de disco> (pág. 83)

--volume=<número de volumen> (pág. 84)

Dónde recuperar:

Si desea recuperar a un equipo virtual existente:

{--vmid=<ID del equipo virtual>|--vmname=<nombre del equipo

virtual>|--vmconfig=<ruta>}} (pág. 73)

Si desea recuperar a un equipo virtual nuevo:

--vmname=<nombre del equipo virtual> (pág. 74)

--vmtype={vmware|virtualpc|parallels|citrix|redhat|xen} (pág. 74)

{--vmserver_name=<nombre del servidor>|--vmserver_id=<GUID del

servidor>} (pág. 74)

33 Copyright © Acronis International GmbH, 2002-2012

Page 34

--vmstorage=<ruta> (pág. 74)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

Credenciales para una carpeta de red en donde el equipo virtual vmware, virtualpc,

parallels, citrix, redhat o xen se creará.

--target_disk=<número de disco> (pág. 107)

--target_volume=<número del volumen> (pág. 107)

--start=<desplazamiento>{s|kb|mb|gb} (pág. 86)

--size=<tamaño del volumen>{s|kb|mb|gb} (pág. 86)

34 Copyright © Acronis International GmbH, 2002-2012

Page 35

Cómo recuperar

--ext2_3 (pág. 103)

--fat16_32 (pág. 103)

--preserve_mbr (pág. 105)

--type={active|primary|logical} (pág. 107)

Opciones de recuperación

--force_yes (pág. 114)

--power_on (pág. 105)

--retry_count=<cantidad de intentos> (pág. 113)

--retry_delay=<retraso> (pág. 113)

--silent_mode={on|off} (pág. 117)

--use_registry_defaults (pág. 117)

Parámetros generales

--log=<ruta completa> (pág. 115)

--log_format={structured|unstructured} (pág. 115)

--output={formatted|raw} (pág. 115)

--progress (pág. 116)

{-f|--file_params}=<ruta local completa> (pág. 114)

Acceso a un equipo remoto (solo ediciones avanzadas)

--host=<dirección IP o nombre del servidor> (pág. 72)

--credentials=<nombre de usuario>,<contraseña>,encrypted (pág. 113)

Acceso a un servicio específico en un equipo (solo ediciones avanzadas)

--service={mms|ams} (pág. 72)

2.3.4 Microsoft Exchange