Page 1

Acronis Backup pour Linux Server

Version 11.5 Update 3

Guide de l'utilisateur

Page 2

Déclaration de copyright

Copyright © Acronis International GmbH, 2002-2014. Tous droits réservés.

« Acronis » et « Acronis Secure Zone » sont des marques déposées de Acronis International GmbH.

« Acronis Compute with Confidence », « Acronis Startup Recovery Manager », « Acronis Active

Restore », « Acronis Instant Restore » et le logo Acronis sont des marques déposées d'Acronis

International GmbH.

Linux est une marque déposée de Linus Torvalds.

VMware et VMware Ready sont des marques et/ou des marques déposées de VMware, Inc. aux

États-Unis et/ou dans d'autres pays.

Windows et MS-DOS sont des marques déposées de Microsoft Corporation.

Toutes les autres marques de commerce ou autres droits d'auteurs s'y référant appartiennent à leurs

propriétaires respectifs.

La distribution de versions de ce document dont le contenu aurait été modifié est interdite sans la

permission explicite du détenteur des droits d'auteur.

La distribution de ce travail ou d'une variante sous forme imprimée (papier) standard à des fins

commerciales est interdite à moins que l'on ait obtenu des autorisations de la part du détenteur des

droits d'auteur.

LA DOCUMENTATION EST FOURNIE « EN L'ÉTAT » ET TOUTES CONDITIONS, DÉCLARATIONS ET

GARANTIES, IMPLICITES OU EXPLICITES, Y COMPRIS TOUTE GARANTIE IMPLICITE DE CONFORMITÉ,

D’USAGE POUR UN EMPLOI PARTICULIER OU DE NON-TRANSGRESSION, SONT DÉNIÉES, SOUS

RÉSERVE QUE CES DÉNIS DE RESPONSABILITÉ NE SOIENT PAS LÉGALEMENT TENUS POUR NULS.

Certains codes tiers peuvent être fournis avec le logiciel et/ou le service. Les termes de la licence de

tiers sont détaillés dans le fichier license.txt situé dans le répertoire d'installation racine. Vous

pouvez toujours rechercher la dernière liste du code tiers mise à jour et les termes de la licence

associés utilisés avec le logiciel et/ou le service à l'adresse http://kb.acronis.com/content/7696

.

Technologies Acronis brevetées

Les technologies utilisées dans ce produit sont couvertes et protégées par un ou plusieurs brevets

aux États-Unis : 7 047 380, 7 275 139, 7 281 104, 7 318 135, 7 353 355, 7 366 859, 7 475 282,

7 603 533, 7 636 824, 7 650 473, 7 721 138, 7 779 221, 7 831 789, 7 886 120, 7 895 403, 7 934 064,

7 937 612, 7 949 635, 7 953 948, 7 979 690, 8 005 797, 8 051 044, 8 069 320, 8 073 815, 8 074 035,

8 145 607, 8 180 984, 8 225 133, 8 261 035, 8 296 264, 8 312 259, 8 347 137 et applications en

instance de brevet.

2 Copyright © Acronis International GmbH, 2002-2013

Page 3

Table des matières

1 Présentation d'Acronis Backup ...............................................................................................7

1.1 Nouveautés de la mise à jour Update 3..................................................................................... 7

1.2 Nouveautés de la mise à jour Update 2..................................................................................... 7

1.3 Nouveautés de la mise à jour Update 1..................................................................................... 7

1.4 Quoi de neuf dans Acronis Backup ............................................................................................ 7

1.5 Composants Acronis Backup ...................................................................................................... 8

1.5.1 Agent pour Linux ............................................................................................................................................. 8

1.5.2 Console d'administration ................................................................................................................................ 9

1.5.3 Bootable Media Builder .................................................................................................................................. 9

1.6 À propos de l'utilisation du produit en mode d'évaluation ....................................................... 9

1.7 Systèmes de fichiers pris en charge .........................................................................................10

1.8 Support technique ...................................................................................................................10

2 Prise en main ....................................................................................................................... 12

2.1 Utilisation de la console de gestion .........................................................................................13

2.1.1 Volet « Navigation » ...................................................................................................................................... 14

2.1.2 Zone principale, vues et pages d'action....................................................................................................... 15

2.1.3 Options de la console .................................................................................................................................... 19

3 Comprendre Acronis Backup ................................................................................................ 21

3.1 Propriétaires ............................................................................................................................21

3.2 Informations d'identification utilisées dans les plans et tâches de sauvegarde .....................21

3.3 Les droits d'utilisateur sur une machine gérée .......................................................................23

3.4 Sauvegardes complètes, incrémentielles et différentielles .....................................................23

3.5 Que stocke une sauvegarde de disque ou de volume ? ..........................................................25

3.6 Sauvegarde et restauration de volumes logiques et de périphériques MD (Linux) ................26

3.6.1 Sauvegarde de volumes logiques ................................................................................................................. 26

3.6.2 Sauvegarde des périphériques MD .............................................................................................................. 27

3.6.3 Sauvegarde des grappes RAID matérielles (Linux) ..................................................................................... 27

3.6.4 Assemblage des périphériques MD pour la restauration (Linux) .............................................................. 28

3.6.5 Récupération de périphériques MD et volumes logiques ......................................................................... 28

3.7 Assistance pour disques durs Advanced Format (secteur 4K) .................................................32

3.8 Prise en charge des machines basées sur le UEFI ....................................................................33

3.9 Prise en charge de SNMP .........................................................................................................33

4 Sauvegarde .......................................................................................................................... 35

4.1 Sauvegarder maintenant .........................................................................................................35

4.2 Création d'un plan de sauvegarde ...........................................................................................35

4.2.1 Sélection des données à sauvegarder ......................................................................................................... 38

4.2.2 Informations d'identification pour la source ............................................................................................... 39

4.2.3 Exclusion de fichiers source .......................................................................................................................... 39

4.2.4 Sélection d'un emplacement de sauvegarde .............................................................................................. 41

4.2.5 Informations d'identification pour l'emplacement de l'archive ................................................................ 43

4.2.6 Modèles de sauvegarde ................................................................................................................................ 44

4.2.7 Validation de l'archive ................................................................................................................................... 55

3 Copyright © Acronis International GmbH, 2002-2013

Page 4

4.2.8 Informations d'identification de plan de sauvegarde................................................................................. 55

4.2.9 Libellé (Conservation des propriétés d'une machine dans une sauvegarde) ........................................... 56

4.2.10 Enchaînement des opérations dans un plan de sauvegarde ..................................................................... 57

4.2.11 Pourquoi le programme demande t-il le mot de passe ? .......................................................................... 58

4.3 Affectation simplifiée des noms des fichiers de sauvegarde ..................................................58

4.3.1 La variable [DATE] ......................................................................................................................................... 59

4.3.2 Fractionnement des archives et attribution de nom simplifié. ................................................................. 60

4.3.3 Exemples d'utilisation ................................................................................................................................... 60

4.4 Planification .............................................................................................................................64

4.4.1 Planification quotidienne .............................................................................................................................. 65

4.4.2 Planification hebdomadaire ......................................................................................................................... 67

4.4.3 Planification mensuelle ................................................................................................................................. 69

4.4.4 Conditions ...................................................................................................................................................... 71

4.5 Réplication et rétention des sauvegardes ...............................................................................74

4.5.1 Emplacements pris en charge ...................................................................................................................... 75

4.5.2 Configuration de la réplication des sauvegardes ........................................................................................ 75

4.5.3 Configuration de la rétention des sauvegardes .......................................................................................... 76

4.5.4 Règles de rétention pour le modèle personnalisé ...................................................................................... 77

4.5.5 Temps d'inactivité de la reproduction et du nettoyage ............................................................................. 79

4.5.6 Exemples d'utilisation ................................................................................................................................... 79

4.6 Comment désactiver le catalogage des sauvegardes ..............................................................80

4.7 Options de sauvegarde par défaut ..........................................................................................80

4.7.1 Paramètres supplémentaires ....................................................................................................................... 82

4.7.2 Protection d'archive ...................................................................................................................................... 83

4.7.3 Catalogage des sauvegardes ........................................................................................................................ 84

4.7.4 Performance de la sauvegarde .................................................................................................................... 85

4.7.5 Fractionnement de la sauvegarde ............................................................................................................... 86

4.7.6 Niveau de compression ................................................................................................................................ 87

4.7.7 Plan de reprise d'activité après sinistre (DRP) ............................................................................................. 88

4.7.8 Traitement des erreurs ................................................................................................................................. 89

4.7.9 Suivi des évènements ................................................................................................................................... 90

4.7.10 Sauvegarde incrémentielle/différentielle rapide ........................................................................................ 90

4.7.11 Image statique de sauvegarde de niveau fichier ........................................................................................ 91

4.7.12 Prise d'instantanés LVM ............................................................................................................................... 91

4.7.13 Composants de support................................................................................................................................ 93

4.7.14 Notifications ................................................................................................................................................... 93

4.7.15 Commandes pré/post ................................................................................................................................... 95

4.7.16 Commandes de capture de données avant/après ..................................................................................... 97

4.7.17 Temps d'inactivité de la reproduction et du nettoyage ........................................................................... 100

4.7.18 Sauvegarde secteur par secteur ................................................................................................................. 100

4.7.19 Traitement de l'échec de tâche .................................................................................................................. 100

4.7.20 Conditions de démarrage de tâche............................................................................................................ 101

5 Restauration ...................................................................................................................... 103

5.1 Création d'une tâche de restauration....................................................................................103

5.1.1 Quoi restaurer ............................................................................................................................................. 104

5.1.2 Informations d'identification d'accès pour l'emplacement ..................................................................... 108

5.1.3 Informations d'identification pour la cible ................................................................................................ 109

5.1.4 Où restaurer ................................................................................................................................................ 109

5.1.5 Quand restaurer .......................................................................................................................................... 115

5.1.6 Informations d'identification de la tâche .................................................................................................. 116

5.2 Acronis Universal Restore ......................................................................................................116

5.2.1 Obtenir Universal Restore .......................................................................................................................... 116

5.2.2 En utilisant Universal Restore ..................................................................................................................... 117

4 Copyright © Acronis International GmbH, 2002-2013

Page 5

5.3 Dépannage de l'amorçage .....................................................................................................118

5.3.1 Comment réactiver GRUB et modifier sa configuration .......................................................................... 119

5.4 Options de restauration par défaut .......................................................................................121

5.4.1 Paramètres supplémentaires ..................................................................................................................... 122

5.4.2 Traitement des erreurs ............................................................................................................................... 123

5.4.3 Suivi des évènements ................................................................................................................................. 124

5.4.4 Sécurité de niveau fichier ........................................................................................................................... 125

5.4.5 Notifications ................................................................................................................................................. 125

5.4.6 Commandes préalables/postérieures ....................................................................................................... 127

5.4.7 Priorité de la restauration ........................................................................................................................... 129

6 Conversion en une machine virtuelle .................................................................................. 129

6.1 Méthodes de conversion .......................................................................................................129

6.2 Conversion en une machine virtuelle créée automatiquement ............................................130

6.2.1 Considérations avant la conversion ........................................................................................................... 131

6.2.2 Configuration d'une conversion régulière en une machine virtuelle ...................................................... 132

6.2.3 Restauration vers la destination « Nouvelle machine virtuelle » ............................................................ 135

6.3 Restauration sur une machine virtuelle créée manuellement ..............................................138

6.3.1 Considérations avant la conversion ........................................................................................................... 138

6.3.2 Étapes à exécuter ........................................................................................................................................ 139

7 Stockage des données sauvegardées .................................................................................. 140

7.1 Emplacements de stockage ...................................................................................................140

7.1.1 Travailler avec des emplacements de stockage ........................................................................................ 141

7.1.2 Emplacements de stockage personnels .................................................................................................... 142

7.2 Acronis Secure Zone ..............................................................................................................145

7.2.1 Création d'Acronis Secure Zone ................................................................................................................. 145

7.2.2 Gestion d'Acronis Secure Zone................................................................................................................... 147

7.3 Périphériques amovibles .......................................................................................................148

8 Opérations sur les archives et les sauvegardes .................................................................... 151

8.1 Validation des archives et sauvegardes .................................................................................151

8.1.1 Sélection de la sauvegarde ......................................................................................................................... 152

8.1.2 Sélection de sauvegarde ............................................................................................................................. 152

8.1.3 Sélection de l'emplacement de stockage .................................................................................................. 153

8.1.4 Informations d'identification pour la source ............................................................................................. 153

8.1.5 Quand valider .............................................................................................................................................. 154

8.1.6 Informations d'identification de la tâche .................................................................................................. 154

8.2 Exportation d'archives et de sauvegardes .............................................................................155

8.2.1 Sélection de la sauvegarde ......................................................................................................................... 157

8.2.2 Sélection de sauvegarde ............................................................................................................................. 158

8.2.3 Informations d'identification pour la source ............................................................................................. 158

8.2.4 Sélection de la destination ......................................................................................................................... 158

8.2.5 Informations d'identification pour la cible ................................................................................................ 160

8.3 Monter une image .................................................................................................................160

8.3.1 Sélection de la sauvegarde ......................................................................................................................... 161

8.3.2 Sélection de sauvegarde ............................................................................................................................. 162

8.3.3 Informations d'identification d'accès......................................................................................................... 162

8.3.4 Sélection de volume .................................................................................................................................... 162

8.3.5 Gestion d'images montées ......................................................................................................................... 163

8.4 Opérations disponibles dans les emplacements de stockage ...............................................163

8.4.1 Opérations avec les archives ...................................................................................................................... 163

5 Copyright © Acronis International GmbH, 2002-2013

Page 6

8.4.2 Opérations avec des sauvegardes.............................................................................................................. 164

8.4.3 Conversion d'une sauvegarde en sauvegarde complète ......................................................................... 165

8.4.4 Suppression d'archives et de sauvegardes ................................................................................................ 166

9 Support de démarrage ....................................................................................................... 168

9.1 Support de démarrage basé sur un environnement Linux ....................................................168

9.1.1 Paramètres du noyau .................................................................................................................................. 170

9.1.2 Paramètres réseau ...................................................................................................................................... 171

9.1.3 Port réseau................................................................................................................................................... 172

9.2 Connexion à une machine démarrée à partir d’un support ..................................................172

9.3 Travail avec le support de démarrage ...................................................................................173

9.3.1 Définition d'un mode d'affichage ............................................................................................................... 174

9.3.2 Configuration des périphériques iSCSI et NDAS ....................................................................................... 174

9.4 Liste de commandes et utilitaires disponibles dans un support de démarrage basé sur un

environnement Linux .......................................................................................................................175

9.5 Acronis Gestionnaire de restauration de démarrage ............................................................176

10 Administrer une machine gérée ......................................................................................... 178

10.1 Plans de sauvegarde et tâches ..............................................................................................178

10.1.1 Actions sur des plans de sauvegarde et tâches......................................................................................... 178

10.1.2 États et statuts des plans et tâches de sauvegarde .................................................................................. 181

10.1.3 Exportation et importation de plans de sauvegarde ................................................................................ 183

10.1.4 Déploiement des plans de sauvegarde comme fichiers ........................................................................... 186

10.1.5 Détails de plan de sauvegarde ................................................................................................................... 188

10.1.6 Détails de la tâche/activité ......................................................................................................................... 189

10.2 Journal ...................................................................................................................................189

10.2.1 Actions sur les entrées de journal .............................................................................................................. 190

10.2.2 Détails des entrées de journal .................................................................................................................... 191

10.3 Alertes ....................................................................................................................................191

10.4 Changer de licence .................................................................................................................192

10.5 Collecte des informations système ........................................................................................193

10.6 Réglage des options de la machine .......................................................................................193

10.6.1 Alertes .......................................................................................................................................................... 193

10.6.2 Paramètres de courriel ............................................................................................................................... 194

10.6.3 Suivi des événements ................................................................................................................................. 195

10.6.4 Règles de nettoyage du journal.................................................................................................................. 197

11 Glossaire ........................................................................................................................... 198

6 Copyright © Acronis International GmbH, 2002-2013

Page 7

1 Présentation d'Acronis Backup

1.1 Nouveautés de la mise à jour Update 3

Redéfinition de la marque

Acronis Backup & Recovery 11.5 est renommé Acronis Backup.

Licence

La fonctionnalité Universal Restore est incluse dans toutes les licences Acronis Backup. La licence de

module complémentaire Universal Restore est déconseillée.

Sauvegarde vers le cloud

La sauvegarde vers le cloud est désormais disponible pour les machines qui fonctionnent sous Linux.

Prise en charge des systèmes d'exploitation

Prise en charge du noyau Linux jusqu'à la version 3.12.

Prise en charge de Fedora 19, Fedora 20 et Debian 7.

1.2 Nouveautés de la mise à jour Update 2

Prise en charge d'Ubuntu 13.10.

1.3 Nouvea ut és d e la mi se à jou r Up da t e 1

Améliorations ajoutées dans la version 37975

Installation d'Acronis Backup en mode d'évaluation sans utiliser de clé de licence.

Mise à niveau d'un produit autonome vers la version Advanced Platform sans réinstaller le

logiciel.

Prise en charge du noyau Linux jusqu'à la version 3.9.

Prise en charge de Ubuntu 12.10, 13.04 et Fedora 18.

Autre

Prise en charge d'Oracle Linux 5.x, 6.x – Unbreakable Enterprise Kernel et Red Hat Compatible

Kernel.

Désactive complètement le catalogage des sauvegardes (p. 80).

Enregistre un plan de reprise d'activité après sinistre (p. 88) dans un dossier local ou réseau, en

plus de l'envoyer par courrier électronique.

1.4 Quoi de neuf dans Acronis Backup

Vous trouverez ci-après un résumé des nouvelles caractéristiques et améliorations du produit.

Systèmes d'exploitation et plates-formes

Prise en charge du noyau Linux jusqu'à la version 3.6

Prise en charge des distributions Linux suivantes :

Ubuntu 11.04, 11.10, 12.04

7 Copyright © Acronis International GmbH, 2002-2013

Page 8

Fedora 15, 16, 17

Debian 6

CentOS 6

Prise en charge du Unified Extensible Firmware Interface (UEFI) (p. 33)

Sauvegarde d'une machine basée sur le UEFI et sa restauration sur la même machine ou une

autre machine basée sur le UEFI.

Support de démarrage

Nouvelle version du noyau Linux (3.4.5 ) dans le support de démarrage basé sur Linux. Le

nouveau noyau permet une meilleure compatibilité matérielle.

Convivialité

Prise en charge de la résolution d'écran 800x600.

1.5 Composants Acronis Backup

Cette section contient la liste des composants de Acronis Backup, ainsi qu'une brève description de

leurs fonctionnalités.

Composants pour une machine gérée (agents)

Il s'agit d'applications qui effectuent la sauvegarde, la restauration des données et d'autres

opérations sur les machines gérées par Acronis Backup. Pour pouvoir effectuer des opérations sur

chaque machine gérée, les agents requièrent une licence. Les agents ont plusieurs fonctionnalités, ou

modules complémentaires, qui activent des fonctionnalités supplémentaires qui peuvent nécessiter

des licences supplémentaires.

Console

La console fournit une interface graphique utilisateur pour les agents. L'utilisation de la console ne

fait pas l'objet d'une licence. Dans les versions autonomes d'Acronis Backup, la console est installée

avec l'agent et ne peut pas y être déconnectée.

Outil de création de support de démarrage

Avec Bootable Media Builder, vous pouvez créer un support de démarrage afin d'utiliser les agents et

d'autres utilitaires de secours dans un environnement de secours. Dans les versions autonomes

d'Acronis Backup, Bootable Media Builder est installé avec l'agent. Tous les modules

complémentaires à l'agent, s'ils sont installés, seront disponibles dans un environnement de secours.

1.5.1 Agent pour Linux

Cet agent permet une protection de données sous Linux au niveau du disque et au niveau du fichier.

Sauvegarde de disque

La protection de données au niveau du disque s'appuie sur la sauvegarde soit d'un disque soit d'un

système de fichier de volume en bloc, ainsi que sur toutes les informations nécessaires pour que le

système d'exploitation démarre ; ou sur tous les secteurs du disque utilisant l'approche secteur par

secteur (mode raw.) Une sauvegarde qui contient une copie d'un disque ou d'un volume sous une

forme compacte s'appelle une sauvegarde d'un disque (volume) ou une image d'un disque (volume).

Il est possible de restaurer des disques ou des volumes en bloc à partir d'une telle sauvegarde, ainsi

que des dossiers et des fichiers individuels.

8 Copyright © Acronis International GmbH, 2002-2013

Page 9

Sauvegarde de fichiers

La protection de données au niveau fichier s'appuie sur la sauvegarde de fichiers et de répertoires

résidant sur la machine où l'agent est installé ou sur un réseau partagé auquel on accède à l'aide du

protocole smb ou nfs. Les fichiers peuvent être restaurés sur leur emplacement d'origine ou dans un

autre endroit. Il est possible de restaurer tous les fichiers et les répertoires qui ont été sauvegardés

ou de sélectionner lequel d'entre eux vous souhaitez restaurer.

Conversion en une machine virtuelle

L'agent pour Linux effectue la conversion en restaurant une sauvegarde de disque sur une nouvelle

machine virtuelle de n'importe lequel des types suivants : VMware Workstation, Microsoft Virtual PC,

Citrix XenServer Open Virtual Appliance (OVA) ou machine virtuelle basée sur le noyau Red Hat

(KVM). Les fichiers de la machine complètement configurée et opérationnelle seront mis dans le

répertoire que vous sélectionnez. Vous pouvez démarrer la machine en utilisant le logiciel de

virtualisation respectif ou préparer les fichiers de la machine pour une utilisation ultérieure.

Restaurer sur un matériel différent

Vous pouvez utiliser la fonctionnalité de restauration vers un matériel dissemblable sur la machine

où l'agent est installé et créer un support de démarrage avec cette fonctionnalité. Acronis Universal

Restore traite les différences dans les périphériques essentiels pour le démarrage du système

d'exploitation, telles que les contrôleurs de stockage, la carte-mère ou le jeu de puces.

1.5.2 Console d'administration

La console d'administration Acronis Backup est un outil administratif pour l'accès local à l'agent

Acronis Backup. La connexion à distance vers l'agent n'est pas possible.

1.5.3 Bootable Media Builder

L'outil de création de support de démarrage Acronis est un outil dédié pour créer des supports de

démarrage (p. 210). La version de l'Outil de création de support de démarrage qui s'installe sous

Linux permet de créer un support de démarrage basé sur le noyau linux.

1.6 À propos de l'utilisation du produit en mode d'évaluation

Avant d'acheter une licence Acronis Backup, vous pouvez souhaiter essayer le logiciel. Cela peut se

faire sans une clé de licence.

Pour installer le produit en mode d'évaluation, exécutez le programme d'installation localement ou

utilisez la fonctionnalité d'installation à distance. L'installation sans assistance et les autres méthode

d'installation ne sont pas prises en charge.

Limites du mode d'évaluation

Lorsqu'il est installé en mode d'évaluation, Acronis Backup comporte les limites suivantes :

La fonctionnalité Universal Restore est désactivée.

Limites additionnelles pour le support de démarrage :

La fonctionnalité de gestion de disques n'est pas disponible. Vous pouvez essayer l'interface

utilisateur, mais il n'y a pas d'option pour valider les changements

9 Copyright © Acronis International GmbH, 2002-2013

Page 10

La fonctionnalité de restauration est disponible, mais la fonctionnalité de sauvegarde ne l'est pas.

Pour essayer la fonctionnalité de sauvegarde, installez le logiciel dans le système d'exploitation.

Mise à niveau vers le mode complet

Lorsque la période d'évaluation est expirée, la GUI du produit affiche une notification vous invitant à

spécifier ou obtenir une clé de licence.

Pour spécifier une clé de licence, cliquez sur Aide > Changer de licence (p. 192). Il n'est pas possible

de spécifier la clé en exécutant le programme d'installation.

Si vous avez activé un abonnement d'évaluation ou un abonnement acheté pour le service de

sauvegarde cloud, la sauvegarde en ligne sera disponible pour la durée de l'abonnement, peu

importe si vous spécifiez une clé de licence.

1.7 Systèmes de fichiers pris en charge

Acronis Backup peut sauvegarder et restaurer les systèmes de fichiers ci-dessous avec les limites

suivantes :

FAT16/32

NTFS

ReFS - restauration de volume sans la possibilité de redimensionnement de volume. Pris en

charge dans Windows Server 2012/2012 R2 seulement.

Ext2/Ext3/Ext4

ReiserFS3 - des fichiers particuliers ne peuvent pas être restaurés depuis des sauvegardes de

disques situées sur un nœud de stockage Acronis Backup

ReiserFS4 - restauration de volume sans possibilité de modification de la taille de la capacité ; des

fichiers particuliers ne peuvent pas être restaurés depuis des sauvegardes du disque situées sur

un nœud de stockage Acronis Backup

XFS - restauration de volume sans possibilité de modification de la taille de la capacité ; des

fichiers particuliers ne peuvent pas être restaurés depuis des sauvegardes du disque situées sur

un nœud de stockage Acronis Backup

JFS - des fichiers particuliers ne peuvent pas être restaurés depuis les sauvegardes de disques

situées sur un nœud de stockage Acronis Backup

Linux SWAP

Acronis Backup peut sauvegarder et restaurer des systèmes de fichiers endommagés ou non pris en

charge en utilisant l'approche secteur par secteur.

1.8 Support technique

Programme de maintenance et support

Si vous avez besoin d'assistance avec votre produit Acronis, veuillez aller sur

http://www.acronis.fr/support/

Mises à jour du produit

Vous pouvez télécharger les dernières mises à jour pour tous vos produits logiciels Acronis

enregistrés à partir de notre site Web à tout moment après vous être connecté à votre compte

(https://www.acronis.fr/my

10 Copyright © Acronis International GmbH, 2002-2013

.

) et avoir enregistré le produit. Voir Enregistrement de vos produits

Page 11

Acronis sur le site Web (http://kb.acronis.com/content/4834) et le Guide de l'utilisateur pour le site

Web d'Acronis (http://kb.acronis.com/content/8128).

11 Copyright © Acronis International GmbH, 2002-2013

Page 12

168).

2 Prise en main

Étape 1. Installation

Ces brèves instructions d'installation vous permettent de commencer à utiliser le produit

rapidement. Pour obtenir la description complète des méthodes et des procédures d'installation,

veuillez vous reporter à la documentation d'installation.

Avant l'installation, assurez-vous que :

votre matériel satisfait aux exigences du système.

Vous possédez une clé de licence complète pour Acronis Backup pour Linux Server.

vous avez le programme d'installation. Vous pouvez le télécharger à partir du site Web d'Acronis.

Assurez-vous que le gestionnaire de package RPM et que les paquets Linux suivants sont

installés : gcc, make et kernel-devel. Les noms de ces packages peuvent varier en fonction de la

distribution Linux.

Pour installer Acronis Backup

Exécutez le fichier d'installation AcronisBackupL.i686 ou AcronisBackupL.x86_64 et suivez les

instructions affichées à l'écran.

Étape 2. Exécution

Connectez-vous en tant qu'utilisateur racine ou en tant qu'utilisateur de base, puis changez l'identité

de l'utilisateur si nécessaire. Démarrez la console avec la commande

/usr/sbin/acronis_console

Pour plus d'informations sur les éléments de l'interface graphique, reportez-vous à la section

« Utilisation de la console de gestion » (p. 13).

Étape 3. Support de démarrage

Afin de pouvoir restaurer un système d'exploitation qui ne parvient pas à démarrer, ou de le

déployer à chaud, créez des supports de démarrage.

1. Sélectionnez

2. Cliquez sur Suivant dans la fenêtre d'accueil. Continuez à cliquer sur Suivant jusqu'à ce que la

liste des composants apparaisse.

3. Procédez tel que décrit dans « support de démarrage basé sur un environnement Linux » (p.

Outils > créer un support de démarrage dans le menu.

Étape 4. Sauvegarde

Sauvegarder maintenant (p. 35)

Cliquez sur Sauvegarder maintenant pour effectuer une sauvegarde unique en quelques

étapes simples. Le processus de sauvegarde commencera immédiatement après que vous

ayez effectué les étapes requises.

12 Copyright © Acronis International GmbH, 2002-2013

Page 13

Pour enregistrer votre machine dans un fichier :

Sous Où sauvegarder, cliquez sur Emplacement et sélectionnez l'emplacement où la

sauvegarde sera enregistrée. Cliquez sur OK pour confirmer votre sélection. Cliquez sur OK

au bas de la fenêtre pour démarrer la sauvegarde.

Conseil. En utilisant le support de démarrage, vous pouvez effectuer des sauvegardes hors

ligne (« à froid ») de la même manière qu'avec le système d'exploitation.

Créez un plan de sauvegarde (p. 35)

Créez un plan de sauvegarde si vous avez besoin d'une stratégie de sauvegarde à long terme

qui inclut les les modèles de sauvegardes, la planification et les conditions, la suppression des

sauvegardes en temps opportun ou leur déplacement vers différents emplacements.

Étape 5. Restauration

Restaurer (p. 103)

Pour restaurer des données, vous devez sélectionner les données sauvegardées et

l'emplacement cible sur lequel les données seront restaurées. En conséquence, une tâche de

restauration sera créée.

La restauration d'un disque ou d'un volume sur un volume verrouillé par le système

d'exploitation nécessite un redémarrage. Une fois la restauration terminée, le système

d'exploitation restauré se met en automatiquement en mode opérationnel.

Si la machine ne démarre pas ou si vous devez restaurer un système sur une machine sans

système d'exploitation de base, démarrez la machine à partir du support de démarrage et

configurez l'opération de restauration de la même manière que la tâche de restauration.

Étape 6. Gestion

Le volet Navigation (dans la partie gauche de la console) vous permet de naviguer entre les vues du

produit qui sont utilisées pour les différentes fonctions administratives.

Utilisez la vue Plans et tâches de sauvegarde pour gérer les plans et tâches de sauvegarde :

exécuter, modifier, arrêter et supprimer des plans et des tâches, afficher leur état et leur

progression.

Utilisez la vue Alertes pour rapidement identifier et résoudre les problèmes.

Utilisez la vue Journal pour parcourir les journaux des opérations.

L'endroit où vous stockez vos archives de sauvegarde est appelé emplacement de stockage (p.

200). Naviguez jusqu'à la vue des

informations à propos de vos emplacements de stockage. Naviguez jusqu'à l'emplacement de

stockage spécifique pour visualiser les sauvegardes et leur contenu. Vous pouvez également

sélectionner les données à restaurer et exécuter manuellement des opérations avec les

sauvegardes (montage, validation, suppression).

Emplacements de stockage (p. 140) pour obtenir des

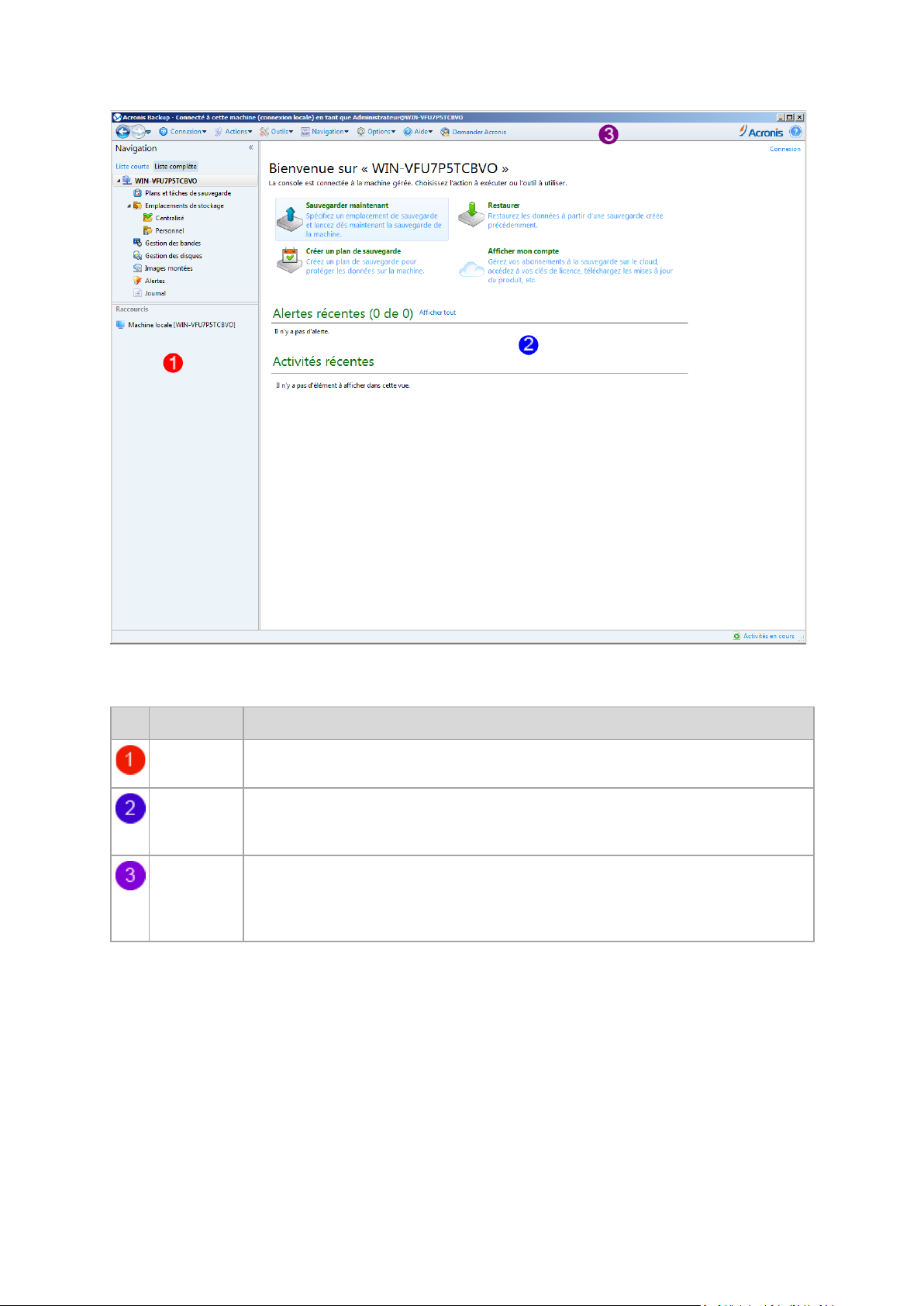

2.1 Utilisatio n de l a con sole de g estio n

Dès que la console démarre, les éléments respectifs apparaissent sur tout l'espace de travail de la

console (dans le menu, dans la zone principale avec la page Accueil ou dans le volet Navigation) vous

permettant d'exécuter des opérations spécifiques aux machines.

13 Copyright © Acronis International GmbH, 2002-2013

Page 14

restauration et d'autres

) selon les

Barre de

du programme. Vous permet d'exécuter la plupart des

opérations disponibles dans Acronis Backup. Les éléments du menu changent

et la

Console d'administration Acronis Backup - écran d'accueil

Éléments clés de l'espace de travail de la console

Nom Description

Volet de

Navigation

Zone

principale

Menu

Contient l'arborescence de Navigation. Vous permet de naviguer entre les différentes

vues. Pour plus de détails, voir le volet Navigation (p. 14).

Vous pouvez ici configurer et surveiller la sauvegarde, la

opérations. La zone principale affiche les vues et les pages d'action (p. 15

éléments sélectionnés dans le menu ou dans l'arborescence de Navigation.

Apparaît en haut de la fenêtre

dynamiquement selon l'élément sélectionné dans l'arborescence de Navigation

zone principale.

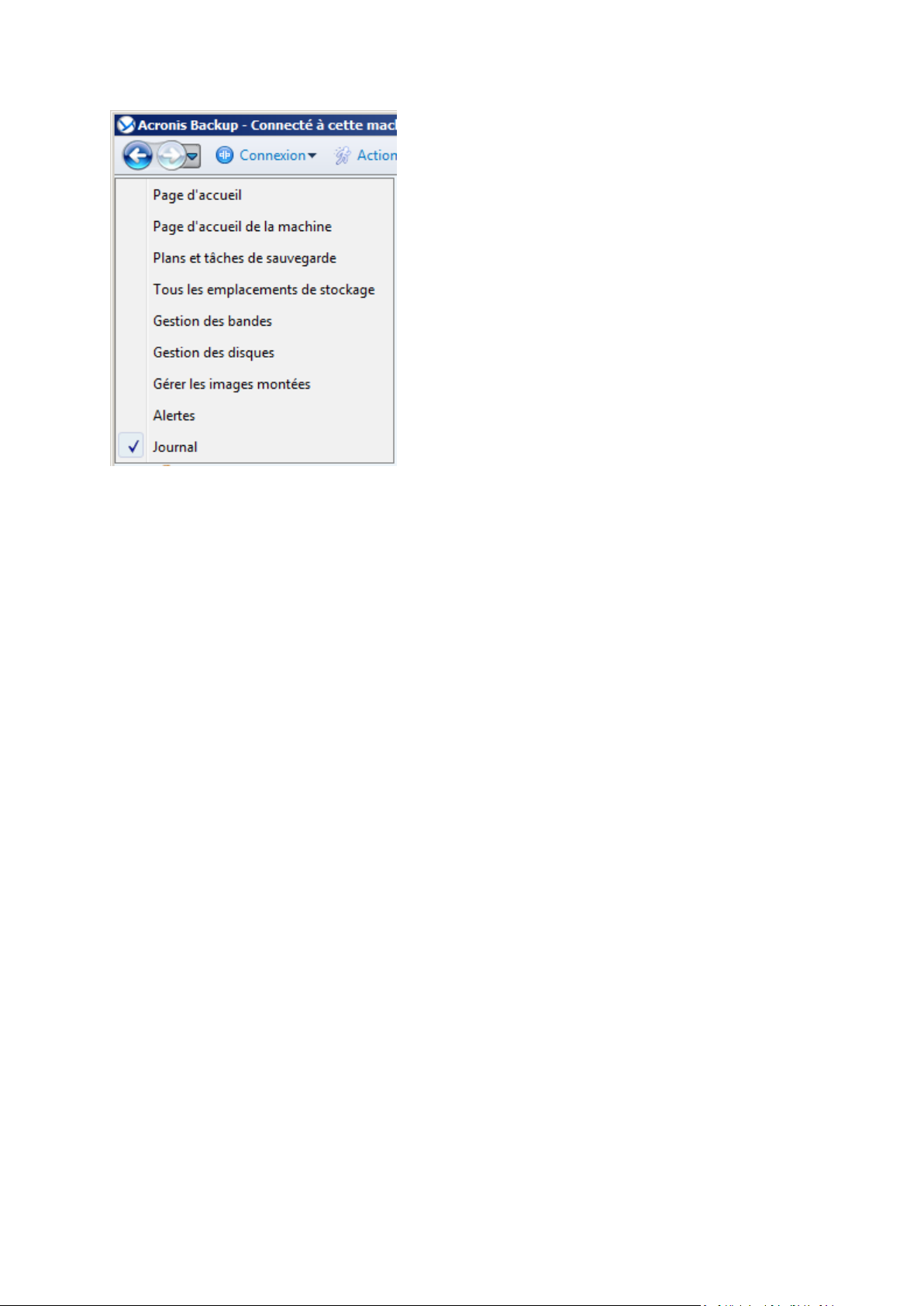

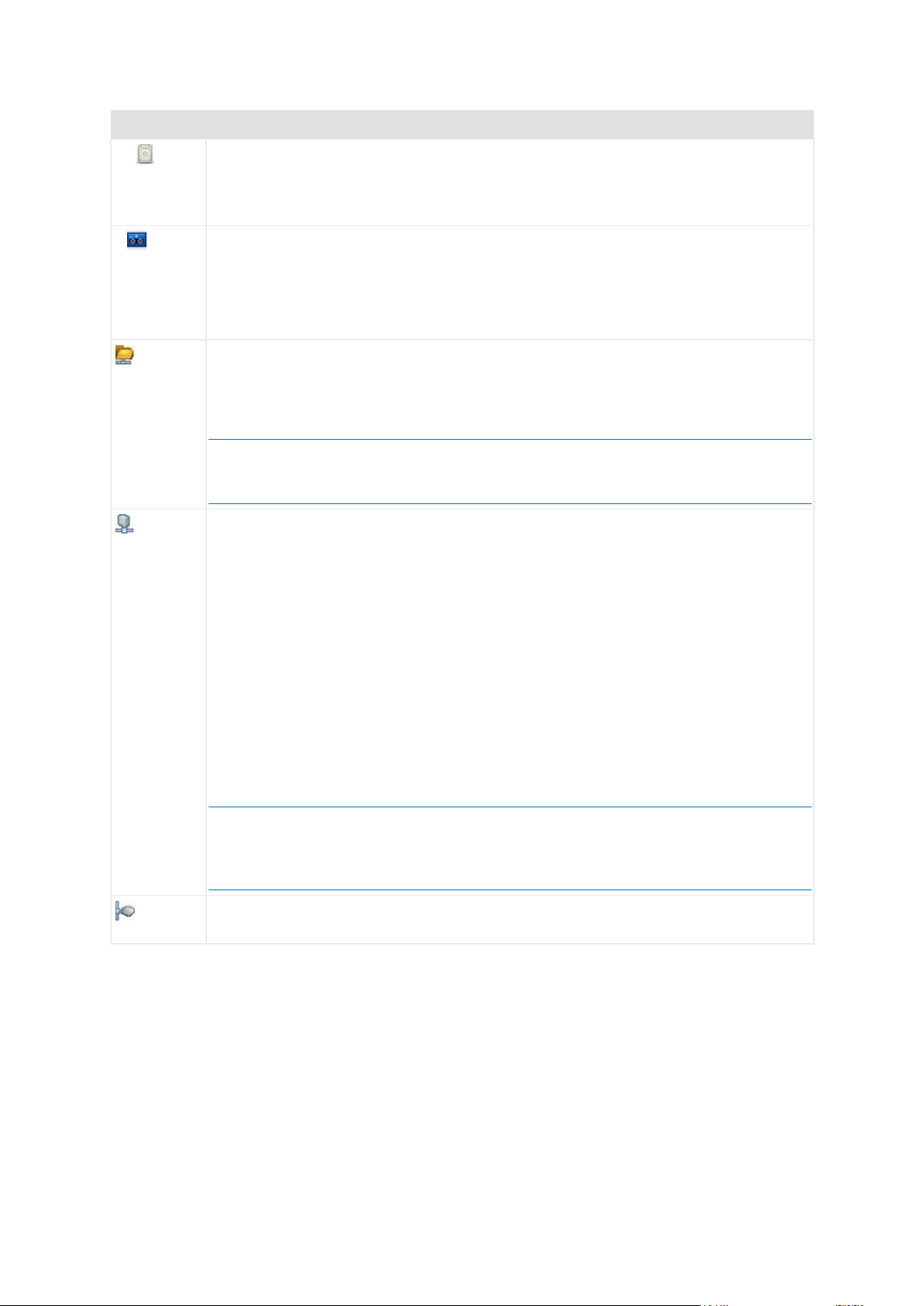

2.1.1 V olet « Navigation »

Le volet de navigation inclut l'arborescence de Navigation.

Arborescence de navigation

L'arborescence de Navigation vous permet de naviguer dans les vues du programme. Vous pouvez

choisir soit la vue Liste complète, soit la vue Liste courte. La Liste courte contient les vues les plus

souvent utilisées à partir de la Liste complète.

La Liste courte affiche

14 Copyright © Acronis International GmbH, 2002-2013

Page 15

[Nom de machine]. C'est la racine de l'arborescence appelée également un écran d'Accueil. Il

affiche le nom de la machine à laquelle la console est connectée actuellement. Cette vue permet

d'accéder rapidement aux opérations principales, disponibles sur la machine gérée.

Plans et tâches de sauvegarde. Cette vue permet de gérer des plans et tâches de

sauvegarde sur la machine gérée : exécuter, modifier, arrêter et supprimer des plans et des

tâches, afficher leur progression.

Emplacements de stockage. Utilisez cette vue pour gérer des emplacements de stockage

personnels et les archives qui y sont stockées, ajouter de nouveaux emplacements de

stockage, renommer et supprimer ceux qui existent déjà, valider des emplacements de

stockage, explorer le contenu d'une sauvegarde, effectuer des opérations sur les archives et

les sauvegardes, etc.

Alertes. Utilisez cette vue pour examiner les messages d'avertissement pour la machine

gérée.

La Liste complète affiche en outre

Gestion de disque. Cette vue permet d'effectuer des opérations sur les lecteurs de

disques durs de la machine.

Journal. Cette vue permet de consulter des informations relatives aux opérations

effectuées par le programme sur la machine gérée.

Images montées. Ce nœud s'affiche si au moins un volume est monté. Utilisez cette vue

pour gérer des images montées.

Opérations avec le volet

Comment développer/réduire des volets

Par défaut, le volet de Navigation apparaît développé. Il se peut que vous deviez réduire le volet

pour pouvoir libérer de l'espace de travail supplémentaire. Pour cela, cliquez sur le chevron (

volet sera réduit et le chevron change de direction (

). Cliquez sur le chevron encore une fois pour

). Le

développer le volet.

Comment changer les bords du volet

1. Pointez sur le bord du volet.

2. Quand le pointeur se transforme en flèche à deux têtes, faites glisser le pointeur pour déplacer le

bord.

2.1.2 Zone principale, vues et pages d'action

La zone principale est un endroit de base où vous travaillez avec la console. Vous créez, modifiez et

gérez ici les plans de sauvegarde, les tâches de restauration et effectuez d'autres opérations. La zone

principale affiche différentes vues et pages d'actions selon les éléments que vous sélectionnez dans

le menu, ou dans l'arborescence Navigation.

15 Copyright © Acronis International GmbH, 2002-2013

Page 16

2.1.2.1 Affichages

Une vue apparaît sur la zone principale quand vous cliquez sur n'importe quel élément dans

l'arborescence de navigation dans le panneau de navigation (p. 14).

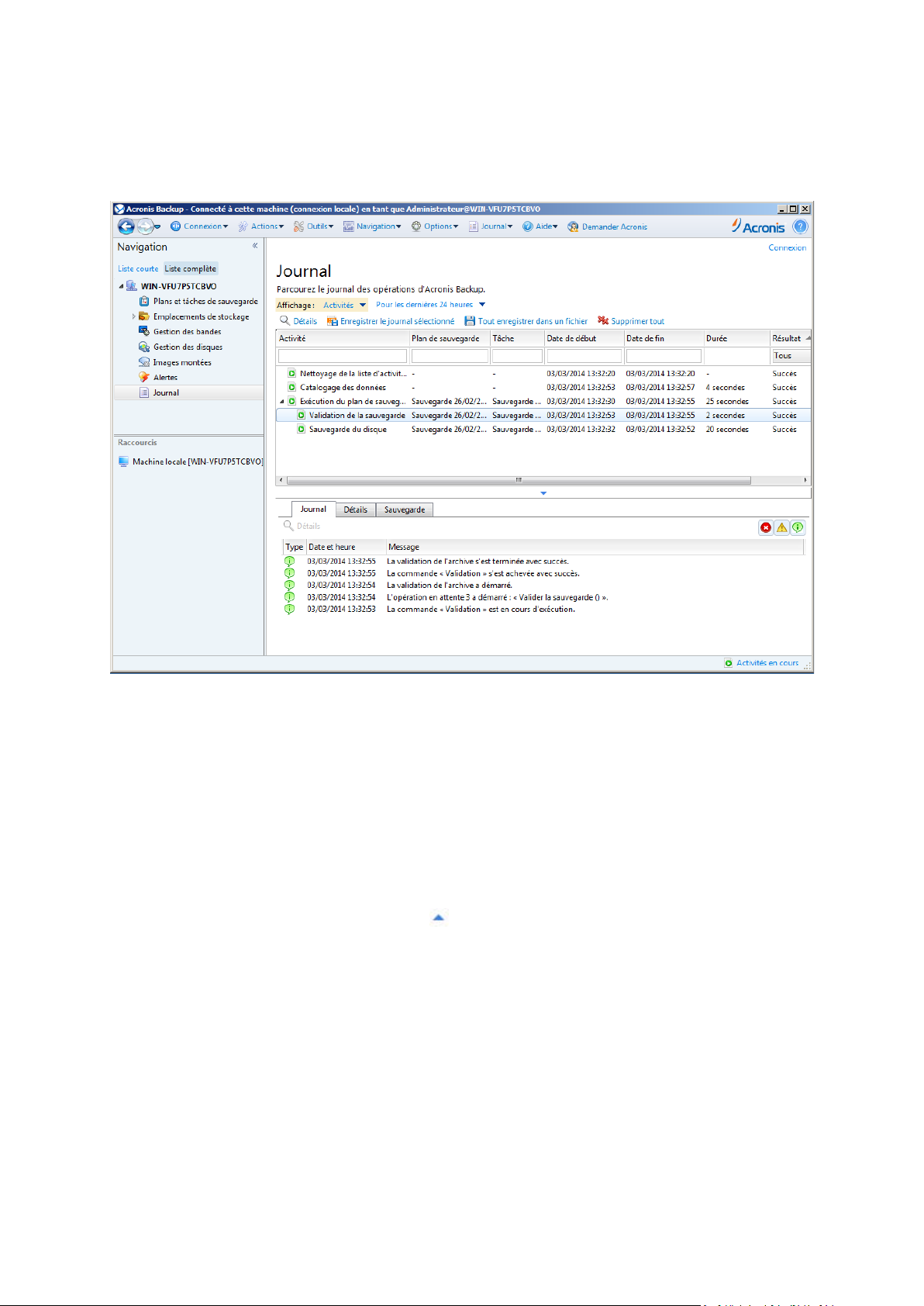

Vue « Journal »

Façon courante de travailler avec des vues

En général, chaque vue contient une table d'éléments, une barre d'outils de table avec des boutons

et le volet informations.

Utilisez les possibilités de filtrage et de tri (p. 17) pour rechercher dans la table l'élément en

question.

Dans la table, sélectionnez l'élément souhaité.

Dans le panneau Informations (réduit par défaut), affichez les détails de l'élément. Pour étendre

le panneau, cliquez sur le signe de flèche (

Exécutez des actions sur l'élément sélectionné. Il y a plusieurs façons d'exécuter la même action

sur des éléments sélectionnés :

En cliquant sur les boutons situés sur la barre d'outils de la table.

En sélectionnant les éléments situés dans le menu Actions.

En faisant un clic droit sur l'élément et en sélectionnant l'opération dans le menu contextuel.

).

16 Copyright © Acronis International GmbH, 2002-2013

Page 17

Triez des éléments

selon n'importe

Filtrez les éléments

selon la valeur de

Filtrez des éléments

tête de la colonne correspondante, tapez une

Résultat : la liste des valeurs dont le nom correspond en tout ou partie à la valeur

Filtrez les éléments

, vous pouvez filtrer les entrées du journal par type

Au cours de la semaine

Afficher ou masquer

des colonnes de

Par défaut, tout tableau a un nombre fixe de colonnes qui sont affichées, d'autres sont

tête de n'importe quelle

Tri, filtrage et configuration des éléments du tableau

Vous trouverez ci-après des consignes pour trier, filtrer et configurer des éléments de tableau dans

n'importe quelle vue.

Jusqu'au Faites ce qui suit :

Cliquez sur l'en-tête d'une colonne pour trier des éléments dans l'ordre croissant.

quelle colonne

colonne prédéfinie

selon la valeur saisie

selon des paramètres

prédéfinis

tableau

Cliquez de nouveau pour les trier dans l'ordre décroissant.

Dans un champ au-dessous de l'en-tête de la colonne correspondante, sélectionnez la

valeur requise dans la liste déroulante.

Dans un champ au-dessous de l'envaleur.

saisie s'affiche.

Cliquez sur les boutons respectifs au-dessus de la table.

Par exemple, dans la vue Journal

d'événement (Erreur, Avertissement, Information) ou par la période à laquelle

l'événement s'est produit (Au cours des 24 dernières heures,

dernière, Au cours des 3 derniers mois ou Pour une période personnalisée).

masquées. Si nécessaire, vous pouvez cacher les colonnes affichées et afficher celles

qui sont cachées.

pour afficher ou masquer les colonnes

1. Cliquez avec le bouton droit de votre souris sur l'en-

colonne pour ouvrir le menu contextuel.

2. Cliquez sur les éléments que vous voulez voir affichés/masqués.

2.1.2.2 P ages d'action

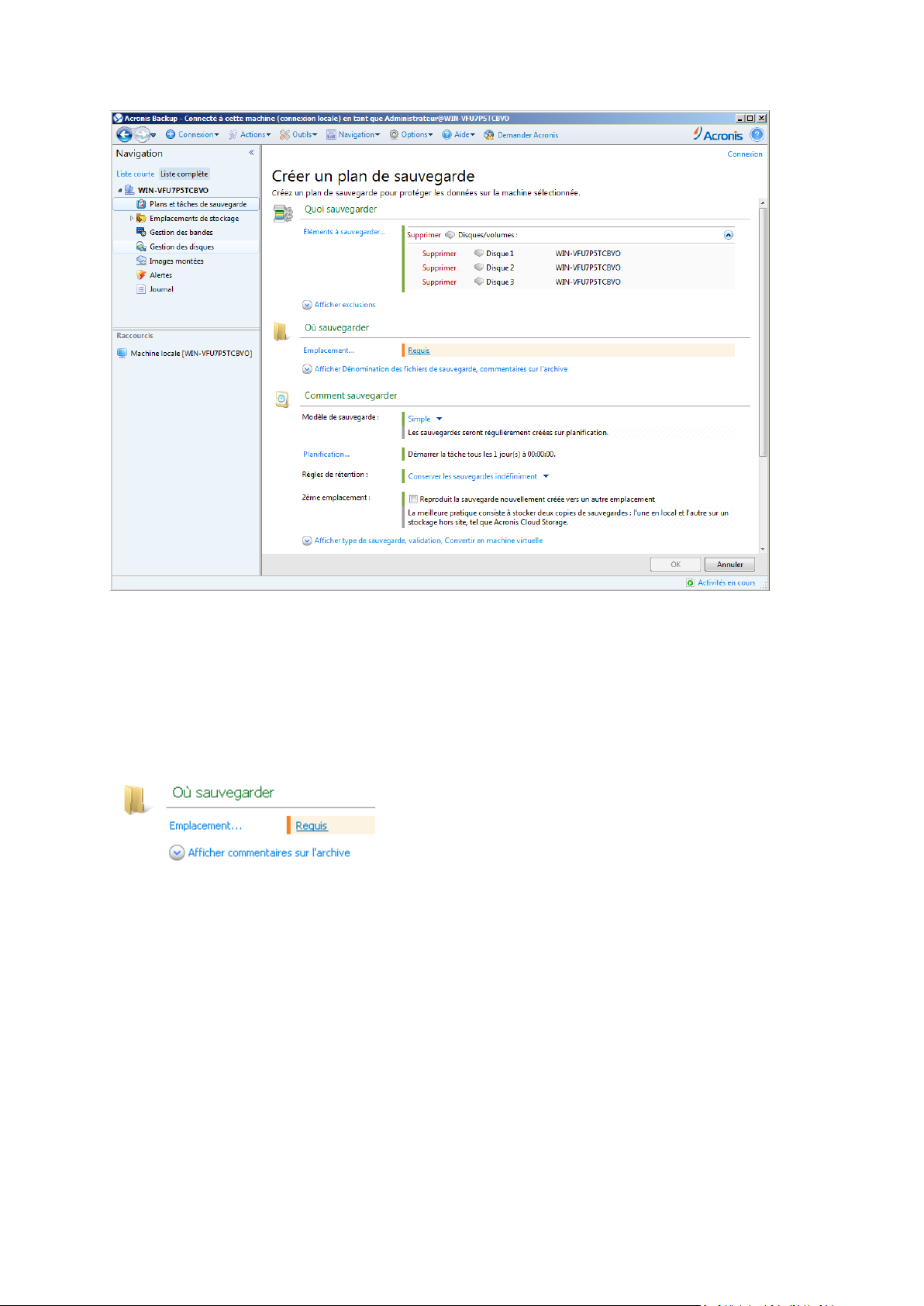

Une page d'action apparaît dans la zone principale lorsque vous faites un clic sur tout élément

d'action dans le menu Actions. Il contient les étapes que vous avez besoin d'exécuter afin de créer et

de lancer n'importe quelle tâche ou un plan de sauvegarde.

17 Copyright © Acronis International GmbH, 2002-2013

Page 18

Page d'action - Créer un plan de sauvegarde

Utilisation des contrôles et des paramètres spécifiques

Utiliser les contrôles actifs pour spécifier des configurations et des paramètres d'un plan de

sauvegarde ou d'une tâche de restauration. Par défaut, ces champs tels qu'informations

d'identification, options, commentaires et certains autres sont masqués. La plupart des paramètres

sont configurés en cliquant sur les liens Afficher respectifs. D'autres sont sélectionnés dans la liste

déroulante ou saisis manuellement dans les champs de la page.

Page d'actions - Contrôles

Acronis Backup vous rappelle les modifications que vous avez faites sur les pages d'action. Si vous

avez débuté la création d'un plan de sauvegarde, par exemple, et que pour n'importe quelle raison

vous avez passé à une autre vue sans compléter la création du plan, vous pouvez cliquer sur le

bouton de navigation Retour dans le menu. Ou, si vous avez déjà passé plusieurs étapes ultérieures,

cliquez sur la flèche Bas et sélectionnez à partir de la liste la page à laquelle vous avez débuté la

création du plan. Ainsi, vous pouvez exécuter les étapes restantes et mener à bien la création du plan

de sauvegarde.

18 Copyright © Acronis International GmbH, 2002-2013

Page 19

Boutons de navigation

2.1.3 Options de la console

Les options de console définissent la manière dont les informations sont représentées dans

l'interface graphique d'utilisateur de Acronis Backup.

Pour accéder aux options de la console, sélectionnez les options Options > Console dans le menu

supérieur.

2.1.3.1 Opt ions d'affic hage des a lert es

L'option spécifie quelles alertes afficher et quelles masquer dans la vue des alertes.

Le préréglage est le suivant : Toutes les alertes.

Pour afficher (masquer) les alertes, activez (désactivez) les cases à cocher situées près des types

d'alertes types.

2.1.3.2 Cache des informations d'identification

L'option spécifie s'il faut stocker les informations d'identification saisies pendant l'utilisation de la

console d'administration.

Le préréglage est le suivant : Activé.

Si l'option est activée, les informations d'identification pour plusieurs emplacements que vous entrez

pendant une session de la console sont enregistrées pour une utilisation pour les séances ultérieures.

Sous Windows, les informations d'identification sont stockées dans le gestionnaire d'informations

d'identification Windows. Sous Linux, les informations d'identification sont stockées dans un fichier

chiffré spécial.

Si l'option est désactivée, les informations d'identification sont stockées jusqu'à ce que la console

soit fermée.

Pour effacer le cache des informations d'identification pour le compte d'utilisateur actuel, cliquez sur

le bouton Effacer la mémoire cache des informations d'identification.

19 Copyright © Acronis International GmbH, 2002-2013

Page 20

2.1.3.3 Polices

L'option définit les polices à utiliser dans l'interface utilisateur graphique de Acronis Backup. Le

paramètre Police du menu a une incidence sur les menus déroulants et contextuels. Le paramètre

Police de l'application a une incidence sur tous les autres éléments de la GUI.

Le préréglage est le suivant : Police système par défaut à la fois pour les menus et les éléments

d'interface d'application.

Pour faire une sélection, choisissez la police à partir de la liste déroulante correspondante puis

définissez les propriétés de la police. Vous pouvez prévisualiser l'apparence de la police en cliquant

sur Parcourir à droite.

2.1.3.4 Messages contextuels

À propos des tâches qui ont besoin d'une intervention

Cette option est effective lorsque la console est connectée à une machine gérée.

L'option définit s'il faut afficher la fenêtre contextuelle lorsqu'une ou plusieurs tâches nécessitent

une intervention de l'utilisateur. Cette fenêtre vous permet de préciser votre décision - par exemple

confirmer le redémarrage ou réessayer après avoir libéré de l'espace disque - sur toutes les tâches au

même endroit. Tant qu'au moins une tâche nécessite une intervention, vous pouvez ouvrir cette

fenêtre à tout moment à partir du Tableau de bord de la machine gérée. Également, vous pouvez

consulter les états d'exécution des tâches dans l'affichage des Tâches et préciser votre décision

concernant chaque tâche dans le panneau Informations.

Le préréglage est le suivant : Activé.

Pour faire une sélection, cochez ou décochez la case Afficher la fenêtre contextuelle « Les tâches

ont besoin d'une intervention ».

À propos des résultats d'exécution de tâches

Cette option est effective uniquement lorsque la console est connectée à une machine gérée.

L'option définit s'il faut afficher les messages contextuels à propos des résultats d'exécution de

tâches : opération terminée avec succès, échec ou succès avec des avertissements. Lorsque

l'affichage de messages contextuels est désactivé, vous pouvez consulter les états et les résultats

d'exécution des tâches dans l'affichage des Tâches.

Le préréglage est le suivant : Activé pour tous les résultats.

Pour réaliser un paramétrage pour chaque résultat (opération terminée avec succès, échec ou succès

avec des avertissements), cochez ou décochez la case correspondante.

20 Copyright © Acronis International GmbH, 2002-2013

Page 21

3 Comprendre Acronis Backup

Cette section a pour but d'apporter aux lecteurs une meilleure compréhension du produit de façon à

leur permettre de l'utiliser dans des circonstances diverses sans l'aide des instructions étape par

étape.

3.1 Propriétaires

Cette section explique le concept d'un propriétaire d'un plan de sauvegarde (tâche) et d'une archive.

Propriétaire de plan (tâche)

Le propriétaire d'un plan de sauvegarde local est l'utilisateur qui a créé le plan ou l'a modifié en

dernier.

Les tâches qui appartiennent à un plan de sauvegarde appartiennent au propriétaire du plan de

sauvegarde.

Les tâches n'appartenant pas à un plan de sauvegarde, telles que les tâches de restauration,

appartiennent à l'utilisateur qui a créé la tâche ou l'a modifiée en dernier.

Gestion de plan (ou tâche) appartenant à un autre utilisateur

S'il détient les droits d'administrateur sur la machine, un utilisateur peut modifier les tâches ainsi que

les plans de sauvegarde locaux appartenant à un utilisateur enregistré dans le système

d'exploitation.

Lorsqu'un utilisateur ouvre une tâche ou un plan pour le modifier alors qu'il appartient à un autre

utilisateur, tous les mots de passe sont effacés. Ceci empêche la mise en place de l'astuce « modifier

les paramètres, laisser les mots de passe ». Le programme affiche un avertissement à chaque fois

que vous essayez de modifier un plan (une tâche) modifié(e) en dernier par un autre utilisateur.

Lorsque l'avertissement apparaît, vous avez deux options :

Cliquer sur Annuler et créer votre propre plan ou tâche. La tâche originale restera intacte.

Continuer la modification. Vous devrez alors saisir tous les identifiants requis pour l'exécution du

plan ou de la tâche.

Propriétaire d'archive

Le propriétaire d'une archive est l'utilisateur ayant enregistré l'archive sur sa destination. Pour être

plus précis, il s'agit de l'utilisateur dont le compte a été spécifié lors de la création du plan de

sauvegarde dans l'étape Où sauvegarder. Par défaut, les identifiants du plan sont utilisés.

3.2 Informations d'identification utilisées dans les plans

et tâches de sauvegarde

Cette section explique le concept des informations d'identification d'accès, des informations

d'identification des plans de sauvegarde et des informations d'identification des tâches.

Informations d'identification d'accès

Lors de la navigation dans les emplacements de sauvegarde, la configuration des sauvegardes ou la

création de tâches de restauration, vous devrez peut-être avoir à fournir des informations

21 Copyright © Acronis International GmbH, 2002-2013

Page 22

d'identification pour accéder aux diverses ressources, telles que les données que vous allez

sauvegarder, ou l'emplacement où les sauvegardes sont (ou seront) stockées.

Si l'option Cache des informations d'identification (p. 19) est activée (elle est activée par défaut), les

informations d'identification que vous fournissez pendant une session de console sont enregistrées

pour être utilisées pendant les sessions ultérieures. Ainsi, il n'est pas nécessaire d'entrer les

informations d'identification la fois suivante. Les informations d'identification sont mises en cache

indépendamment pour chaque utilisateur qui utilise la console sur la machine.

Informations d'identification du plan de sauvegarde

Tout plan de sauvegarde en cours d'exécution sur une machine est exécuté sous le nom d'un

utilisateur.

Sous Windows

Par défaut, le plan s'exécute sous le compte de service de l'agent, s'il est créé par un utilisateur ayant

des privilèges d'administrateur sur la machine. S'il est créé par un utilisateur ordinaire, comme un

membre du groupe Utilisateurs, le plan s'exécute sous le compte de cet utilisateur.

Lors de la création d'un plan de sauvegarde, il vous est uniquement demandé pour les informations

d'identification dans des cas spécifiques. Par exemple :

Vous planifiez des sauvegardes en tant qu'utilisateur ordinaire et n'avez pas entré les

informations d'identification lors de la connexion de la console à la machine. Ceci peut être le cas

lorsque la console est installée sur la machine en cours de sauvegarde.

Vous sauvegardez un cluster Microsoft Exchange sur un nœud de stockage.

Spécifier les informations d'identification explicitement

Vous avez l'option de spécifier explicitement un compte d'utilisateur sous lequel le plan de

sauvegarde sera exécuté. Pour ce faire, sur la page de création du plan de sauvegarde :

1. Dans la section Paramètres du plan, cliquez sur Afficher les informations d'identification du

plan, commentaires, libellé.

2. Cliquez sur Informations d'identification du plan.

3. Saisissez les informations d'identification sous lesquelles le plan sera exécuté. Lors de la saisie du

nom d'un compte d'utilisateur Active Directory, assurez-vous de spécifier également le nom du

domaine (DOMAINE\Nom_d'utilisateur ou Nom_d'utilisateur@domaine).

Sous Linux

Vous n'avez pas à spécifier les informations d'identification du plan de sauvegarde. Sous Linux, les

plans de sauvegarde s'exécutent toujours sous le compte d'utilisateur root.

Informations d'identification de la tâche

Comme un plan de sauvegarde, toute tâche s'exécute sous le nom d'un utilisateur.

Sous Windows

Lors de la création d'une tâche, vous avez l'option d'indiquer explicitement un compte sous lequel la

tâche sera exécutée. Votre choix dépend de la question à savoir si la tâche est destinée pour un

démarrage manuel ou pour être exécutée sur planification.

Démarrage manuel

Chaque fois que vous démarrez manuellement une tâche, celle-ci est exécutée en utilisant les

informations d'identification avec lesquelles vous êtes actuellement connecté. Toute personne

22 Copyright © Acronis International GmbH, 2002-2013

Page 23

détenant les droits administratifs sur la machine peut également démarrer la tâche. La tâche sera

exécutée en utilisant les identifiants de cette personne.

Si vous spécifiez les identifiants explicitement pour une tâche, celle-ci sera toujours exécutée en

utilisant les mêmes identifiants sans tenir compte de l'utilisateur qui démarre la tâche.

Démarrage planifié ou différé

Les informations d'identification de la tâche sont obligatoires. Vous ne pouvez pas terminer la

création de la tâche jusqu'à ce que vous spécifiez les informations d'identification de la tâche. Les

informations d'identification de la tâche sont spécifiées sur la page de création de tâche de

manière similaire aux informations d'identification spécifiées pour le plan.

Sous Linux

Vous n'avez pas à spécifier les informations d'identification de la tâche. Sous Linux, les tâches

s'exécutent toujours sous le compte d'utilisateur root.

3.3 Les droits d'utilisateur sur une machine gérée

Lors de la gestion d'une machine sous Linux, l'utilisateur détient ou obtient les droits racines, et peut

donc :

Sauvegarder et restaurer n'importe quelles données ou la machine intégralement, en ayant un

contrôle complet sur toutes les opérations de l'agent Acronis Backup et des fichiers journaux sur

la machine.

Gérer les plans locaux et les tâches locales de sauvegarde appartenant à tout utilisateur

enregistré sur le système d'exploitation.

Pour éviter la routine de connexion sur le système en tant que racine, l'utilisateur racine peut se

connecter en utilisant les identifiants d'utilisateur ordinaire et changer d'utilisateur selon la

nécessité.

3.4 Sauvegardes complètes, incrémentielles et

différentielles

Acronis Backup fournit la possibilité d'utiliser des modèles de sauvegardes populaires, tels que

Grand-père-Père-Fils et la Tour de Hanoi, ainsi que de créer des modèles de sauvegardes

personnalisés. Tous les modèles de sauvegardes sont basés sur les méthodes de sauvegarde

complètes, incrémentielles et différentielles. Le terme « modèle» est en fait l'algorythme

d'application de ces méthodes et l'algorythme du nettoyage d'archive.

Comparer les méthodes de sauvegarde les unes aux autres n'est pas utile car les méthodes

fonctionnent en «équipe» dans un modèle de sauvegarde. Chaque méthode se doit de jouer un

rôle spécifique en fonction de ses avantages. Un modèle de sauvegarde compétent bénéficiera des

avantages de toutes les méthodes de sauvegarde et diminuera l'influence des points faibles de ces

méthodes. Par exemple, une sauvegarde différentielle hebdomadaire facilite le nettoyage d'archive

car elle peut être facilement supprimée en même temps que l'ensemble hebdomadaire de

sauvegardes incrémentielles quotidiennes dépendantes de cette sauvegarde différentielle.

Sauvegarder en utilisant une méthode de sauvegarde complète, incrémentielle ou différentielle

résulte en une sauvegarde (p. 209) du type correspondant.

23 Copyright © Acronis International GmbH, 2002-2013

Page 24

Sauvegarder complète

Une sauvegarde complète stocke toutes les données sélectionnées pour la sauvegarde. Une

sauvegarde complète est sous-jacente à toute archive et forme la base de toutes les sauvegardes

incrémentielles et différentielles. Une archive peut contenir plusieurs sauvegardes complètes ou

même n'être composée que de sauvegardes complètes. Une sauvegarde complète se suffit à

elle-même - vous n'avez besoin d'accéder à aucune autre sauvegarde pour récupérer les données

provenant d'une sauvegarde complète.

Il est largement accepté qu'une sauvegarde complète est la plus lente à enregistrer mais la plus

rapide à restaurer. Avec les technologies Acronis, la récupération à partir d'une sauvegarde

incrémentielle peut ne pas être plus lente que la récupération à partir d'une sauvegarde complète.

Une sauvegarde complète est la plus utile quand :

vous devez ramener le système dans son état initial

Cet état initial ne change pas souvent, il n'y a pas besoin d'effectuer des sauvegardes régulières.

Exemple : Un café Internet, le laboratoire d'une école ou université où l'administrateur doit souvent

annuler les modifications faites par les étudiants ou invités mais ne met à jour la sauvegarde de

référence que très rarement (en fait, après l'installation de mises à jour de logiciels uniquement). Le

temps de sauvegarde n'est pas crucial dans ce cas et le temps de récupération sera minimal lors de la

récupération du système à partir de la sauvegarde complète. L'administrateur peut posséder

plusieurs copies de la sauvegarde complète pour plus de fiabilité.

Sauvegarde incrémentielle

Une sauvegarde incrémentielle stocke les modifications de données par rapport à la dernière

sauvegarde. Vous devez avoir accès aux autres sauvegardes contenues dans la même archive pour

récupérer les données d'une sauvegarde incrémentielles.

Une sauvegarde incrémentielle est la plus utile quand :

vous devez avoir la possibilité de ramener votre système dans l'un des états enregistrés

précédemment

les modifications de données sont souvent petites comparées à la taille totale des données.

Il est largement accepté que les sauvegardes incrémentielles sont moins fiables que les sauvegardes

complètes car si l'une des sauvegardes dans la « chaîne» est corrompue, les sauvegardes suivantes

ne peuvent plus être utilisées. Cependant, stocker plusieurs sauvegardes complètes n'est pas une

option quand vous avez besoin de plusieurs versions précédentes de vos données car la fiabilité

d'une archive trop grande est encore plus contestable.

Exemple : sauvegarder le journal de transactions d'une base de données.

Sauvegarde différentielle

Une sauvegarde différentielle stocke les modifications apportées à des données par rapport à la

dernière sauvegarde complète. Vous devez avoir accès à la sauvegarde complète correspondante

pour récupérer les données à partir d'un sauvegarde différentielle. Une sauvegarde différentielle est

la plus utile quand :

vous ne voulez sauvegarder que l'état des données le plus récent

les modifications de données sont souvent petites comparées à la taille totale des données.

La conclusion typique est : «les sauvegardes différentielles prennent plus de temps à créer et sont

plus rapides à restaurer, alors que les sauvegardes incrémentielles sont plus rapides à créer mais plus

24 Copyright © Acronis International GmbH, 2002-2013

Page 25

longues à restaurer.» En fait, il n'y a pas de différence physique entre une sauvegarde incrémentielle

annexée à une sauvegarde complète et une sauvegarde différentielle annexées à la même

sauvegarde complète au même point dans le temps. Les différences mentionnées ci-dessus

suggèrent la création d'une sauvegarde différentielle après (ou au lieu de) la création de plusieurs

sauvegardes incrémentielles.

Une sauvegarde incrémentielle ou différentielle créée après la défragmentation de disque peut être

considérablement plus grande que d'habitude car la défragmentation modifie l'emplacement des fichiers sur

le disque et la sauvegarde reflète ces modifications. Il est recommandé de recréer une sauvegarde complète

après la défragmentation de disque.

Le tableau suivant résume les avantages et inconvénients de chaque type de sauvegarde telles

qu'elles sont. En réalité, ces paramètres dépendent de nombreux facteurs tels que par exemple, la

quantité, la vitesse et le modèle de modifications des données ; la nature des données, les

spécifications physiques des périphériques et les options de sauvegarde/restauration que vous

configurez, pour n'en citer que quelques-uns. La pratique est le meilleur moyen de sélectionner le

modèle de sauvegarde optimal.

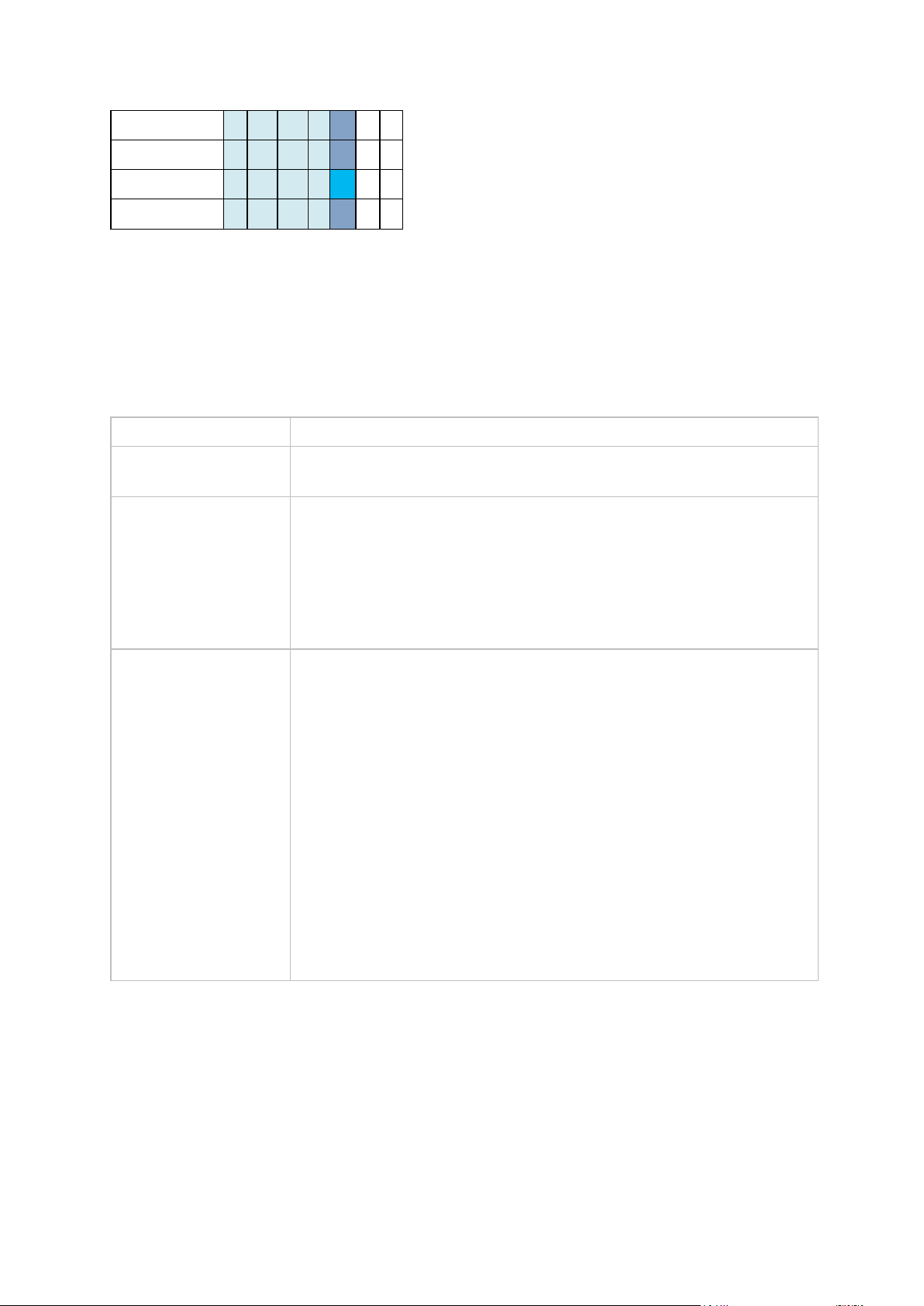

Paramètre Sauvegarder complète Sauvegarde différentielle Sauvegarde incrémentielle

Espace de stockage

Temps de création

Temps de récupération

Maximal Moyenne Minimal

Maximal Moyenne Minimal

Minimal Moyenne Maximal

3.5 Que stocke une sauvegarde de disque ou de

volume ?

Une sauvegarde de disque ou de volume stocke le système de fichiers d'un disque ou d'un volume

en entier et inclut toutes les informations nécessaires pour le démarrage du système d'exploitation. Il

est possible de restaurer des disques ou volumes entiers à partir de telles sauvegardes de même que

des fichiers ou dossiers individuels.

Windows

Une sauvegarde de volume stocke tous les fichiers et dossiers du volume sélectionné

indépendemment de leurs attributs (y compris fichiers cachés et système), secteur de démarrage,

tableau d'allocation de fichiers (FAT) s'il existe, fichier racine et la piste zéro du disque dur avec le

secteur de démarrage principal (MBR).

Une sauvegarde de disque stocke tous les volumes du disque sélectionné (incluant les volumes

cachés tels que les partitions de maintenance du fabricant) et la piste zéro avec la zone d'amorce

maître.

Les éléments suivants ne sont pas inclus dans une sauvegarde de disque our de volume (de

même que dans une sauvegarde de niveau fichier) :

Le fichier d'échange (pagefile.sys) et le fichier qui maintient le contenu de la RAM quand la

machine se met en veille (hiberfil.sys). Après la restauration, les fichiers seront re-créés dans

leur emplacement approprié avec une taille zéro.

Stockage Windows shadow. Le chemin vers cet emplacement de stockage est déterminé par

la valeur de registre VSS Default Provider qui peut être trouvée dans la clé de registre

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\BackupRestore\FilesNotToBa

ckup. Ceci signifie que dans les systèmes d'exploitation commencant par Windows Vista, Les

points de restauration Windows ne sont pas sauvegardés.

25 Copyright © Acronis International GmbH, 2002-2013

Page 26

Linux

Une sauvegarde de volume stocke tous les fichiers et répertoires du volume sélectionné

indépendemment de leurs attributs, du secteur de démarrage, et le système de fichiers super

bloc.

Une sauvegarde de disque stocke tous les volumes des disques ainsi que la piste zéro avec la

zone d'amorce maître.

Avec l'option secteur-par-secteur (mode nu) activée, une sauvegarde de disque stocke tous els

secteurs du disque. L'option secteur-par-secteur peut être utilisée pour la sauvegarde de disques

avec systèmes de fichiers non-reconnus ou non-supportés ainsi que d'autres formats de données

propriétaires.

3.6 Sauvegarde et restauration de volumes logiques et

de périphériques MD (Linux)

Cette section explique comment sauvegarder et restaurer des volumes gérés par le gestionnaire de

volume logique Linux (LVM), appelés volumes logiques ; et des périphériques à disques multiples

(MD), appelés RAID logiciels Linux.

Pour en savoir plus à propos de LVM, veuillez visiter http://tldp.org/HOWTO/LVM-HOWTO/

http://www.centos.org/docs/5/html/5.1/Deployment_Guide/ch-lvm.html.

ou

3.6.1 Sauvegar de de v olu mes lo giques

L'agent Acronis Backup pour Linux peut accéder à des volumes logiques, en sauvegarder et en

récupérer lors de l'exécution sous Linux avec un noyau 2.6.x ou un support de démarrage basé sur un

environnement Linux.

Sauvegarde

Dans la GUI d'Acronis Backup, les volumes logiques s'affichent sous Volumes dynamiques au bas de

la liste des volumes disponibles pour la sauvegarde. Si vous sélectionnez des volumes logiques pour

la sauvegarde, la structure du volume logique sera enregistrée dans la sauvegarde avec le contenu du

volume. Cette structure peut être recréée automatiquement lorsque vous restaurez ces volumes

sous Linux en utilisant un support de démarrage.

Pour sauvegarder tous les disques disponibles, spécifiez tous les volumes logiques et les volumes

basiques qui ne leur appartiennent pas. Ceci est le choix par défaut lorsque vous ouvrez la page Créer

un plan de sauvegarde.

Les volumes de base inclus dans les volumes logiques sont affichés dans la liste avec Aucun dans la

colonne Système de fichiers. Si vous sélectionnez ces volumes, le programme les sauvegardera

secteur par secteur. Normalement, cela n'est pas nécessaire.

Récupération

Lors de la récupération de volumes logiques, vous avez deux options :

Récupération du contenu du volume uniquement. Le type ou autres propriétés du volume cible

ne seront pas modifiés.

Cette option est disponible à la fois dans le système d'exploitation et en utilisant le support de

démarrage.

Cette option est utile dans ces cas :

26 Copyright © Acronis International GmbH, 2002-2013

Page 27

Lorsque certaines données sur le volume ont été perdues, mais qu'aucun disque dur n'a été

remplacé.

Lors de la récupération d'un volume logique sur un disque ou un volume de base. Vous

pouvez redimensionner le volume résultant dans ce cas.

Un système, récupéré à partir d'une sauvegarde de volume logique sur un disque de base, ne peut pas

démarrer car son noyau essaie de monter le système de fichiers racine sur le volume logique. Pour

démarrer le système, modifiez la configuration du chargeur et le fichier /etc/fstab de façon à ce que le

LVM ne soit pas utilisé et réactivez votre chargeur de démarrage (p. 119).