Page 1

Acronis Backup

Version 11.5 Update 4

GUÍA DEL USUARIO

SE APLICA A LOS SIGUIENTES PRODUCTOS:

Para Windows Server

Page 2

Contenido

1 Introducción de Acronis Backup ................................................................................................. 8

1.1 Novedades en la actualización 4 ........................................................................................... 8

1.2 Novedades en la actualización 3 ........................................................................................... 8

1.3 Novedades en la actualización 2 ........................................................................................... 8

1.4 Novedades en la actualización 1 ........................................................................................... 8

1.5 ¿Cuáles son las novedades en Acronis Backup? ..................................................................... 9

1.6 Componentes de Acronis Backup ........................................................................................ 10

1.6.1 Agente para Windows ............................................................................................................................ 10

1.6.2 Consola de gestión.................................................................................................................................. 11

1.6.3 Bootable Media Builder .......................................................................................................................... 11

1.7 Información sobre el uso del producto en el modo de prueba............................................. 11

1.8 Sistemas de archivos compatibles ....................................................................................... 12

1.9 Soporte técnico .................................................................................................................. 12

2 Cómo empezar ......................................................................................................................... 13

2.1 Uso de la consola de gestión ............................................................................................... 14

2.1.1 Panel de "Navegación" ........................................................................................................................... 15

2.1.2 Área principal, vistas y páginas de acción ............................................................................................... 16

2.1.3 Opciones de Consola .............................................................................................................................. 19

3 Comprensión de Acronis Backup .............................................................................................. 22

3.1 Propietarios ........................................................................................................................ 22

3.2 Credenciales utilizadas en planes y tareas de copias de seguridad ...................................... 22

3.3 Privilegios de usuario en un equipo administrado ............................................................... 24

3.4 Lista de servicios de Acronis ................................................................................................ 24

3.5 Copias de seguridad completas, incrementales y diferenciales ............................................ 26

3.6 ¿Qué almacena una copia de seguridad de un disco o volumen? ........................................ 28

3.7 Copia de seguridad y recuperación de volúmenes dinámicos (Windows) ............................ 29

3.8 Compatibilidad para discos duros de formato avanzado (sector de 4 K) .............................. 31

3.9 Compatibilidad con software de cifrado .............................................................................. 31

3.10 Compatibilidad con SNMP................................................................................................... 33

3.11 Compatibilidad con Windows 8 y Windows Server 2012 ..................................................... 34

3.12 Compatibilidad con equipos basados en UEFI ..................................................................... 35

4 Crear copia de seguridad .......................................................................................................... 36

4.1 Crear copia de seguridad ahora........................................................................................... 36

4.2 Crear un plan de copias de seguridad. ................................................................................. 36

4.2.1 Selección de los datos para incluir en la copia de seguridad .................................................................. 39

4.2.2 Credenciales de acceso para el origen.................................................................................................... 40

4.2.3 Exclusión de archivos de origen.............................................................................................................. 40

4.2.4 Selección de la ubicación de la copia de seguridad ................................................................................ 42

4.2.5 Credenciales de acceso para la ubicación del archivo comprimido ....................................................... 45

4.2.6 Esquemas de copia de seguridad ........................................................................................................... 46

4.2.7 Validación de archivos comprimidos ...................................................................................................... 57

2 Copyright © Acronis International GmbH, 2002-2014

Page 3

4.2.8 Credenciales del plan de copias de seguridad ........................................................................................ 57

4.2.9 Etiqueta (Conservación de las propiedades del equipo en una copia de seguridad) ............................. 58

4.2.10 Secuencia de operaciones en un plan de copias de seguridad............................................................... 59

4.2.11 ¿Por qué este programa me pide la contraseña?................................................................................... 60

4.3 Asignación simplificada de nombre a los archivos de copia de seguridad ............................ 60

4.3.1 La variable [FECHA] ................................................................................................................................. 61

4.3.2 Simplificación de nombre de archivos y división de copias de seguridad .............................................. 62

4.3.3 Ejemplos de uso...................................................................................................................................... 62

4.4 Programación ..................................................................................................................... 66

4.4.1 Programación diaria ............................................................................................................................... 67

4.4.2 Planificación semanal ............................................................................................................................. 69

4.4.3 Planificación mensual ............................................................................................................................. 71

4.4.4 Al producirse un evento en el registro de eventos de Windows............................................................ 74

4.4.5 Condiciones ............................................................................................................................................ 76

4.5 Replicación y retención de copias de seguridad .................................................................. 79

4.5.1 Ubicaciones compatibles ........................................................................................................................ 81

4.5.2 Configuración de la replicación de las copias de seguridad.................................................................... 81

4.5.3 Configuración de la retención de las copias de seguridad...................................................................... 82

4.5.4 Normas de retención para el esquema personalizado ........................................................................... 83

4.5.5 Ejemplos de uso...................................................................................................................................... 85

4.6 Cómo deshabilitar la catalogación de la copia de seguridad ................................................ 87

4.7 Opciones de copia de seguridad predeterminadas .............................................................. 87

4.7.1 Configuraciones Adicionales ................................................................................................................... 89

4.7.2 Protección del archivo comprimido........................................................................................................ 90

4.7.3 Catalogación de copias de seguridad ..................................................................................................... 91

4.7.4 Rendimiento de la copia de seguridad. .................................................................................................. 92

4.7.5 División de copias de seguridad.............................................................................................................. 93

4.7.6 Nivel de compresión ............................................................................................................................... 94

4.7.7 Plan de recuperación ante desastres (DRP)............................................................................................ 95

4.7.8 Notificaciones por correo electrónico .................................................................................................... 96

4.7.9 Manejo de errores .................................................................................................................................. 97

4.7.10 Seguimiento de eventos ......................................................................................................................... 98

4.7.11 Copias de seguridad increm enta l es/d i ferenciales rápidas ..................................................................... 99

4.7.12 Instantánea de la copia de seguridad a nivel de archivo ...................................................................... 100

4.7.13 Seguridad de nivel de archivo............................................................................................................... 100

4.7.14 Componentes de medios...................................................................................................................... 101

4.7.15 Puntos de montaje ............................................................................................................................... 101

4.7.16 Instantánea multivolumen ................................................................................................................... 102

4.7.17 Comandos pre/post .............................................................................................................................. 103

4.7.18 Comandos previos o posteriores a la captura de datos ....................................................................... 105

4.7.19 Tiempo de inactividad de replicación/limpieza .................................................................................... 107

4.7.20 Copia de seguridad sector por sector ................................................................................................... 107

4.7.21 Manejo de fallos de la tarea ................................................................................................................. 107

4.7.22 Condiciones de inicio de la tarea .......................................................................................................... 108

4.7.23 Servicio de instantáneas de volumen ................................................................................................... 109

5 Restaurar ................................................................................................................................ 112

5.1 Creación de una tarea de recuperación ............................................................................. 112

5.1.1 Qué recuperar ...................................................................................................................................... 114

5.1.2 Credenciales de acceso a la ubicación .................................................................................................. 118

5.1.3 Credenciales de acceso para el destino ................................................................................................ 118

5.1.4 Dónde recuperar .................................................................................................................................. 119

5.1.5 Cuándo recuperar ................................................................................................................................. 127

5.1.6 Credenciales de la tarea ....................................................................................................................... 127

3 Copyright © Acronis International GmbH, 2002-2014

Page 4

5.2 Acronis Universal Restore ................................................................................................. 128

5.2.1 Obtención de Universal Restore ........................................................................................................... 128

5.2.2 Uso de Universal Restore ..................................................................................................................... 128

5.3 Recuperación de sistemas basados en BIOS en sistemas basados en UEFI (y viceversa) ..... 131

5.3.1 Recuperación de volúmenes ................................................................................................................ 132

5.3.2 Recuperación de discos ........................................................................................................................ 133

5.4 Acronis Active Restore ...................................................................................................... 135

5.5 Solución de problemas de capacidad de inicio .................................................................. 137

5.5.1 Cóm o reactivar GRUB y cambiar su configuración ............................................................................... 138

5.5.2 Acerca de los cargadores de Windows ................................................................................................. 140

5.6 Volver un sistema de Windows a su configuración de fábrica ............................................ 140

5.7 Opciones predeterminadas de recuperación ..................................................................... 141

5.7.1 Configuraciones Adicionales ................................................................................................................. 143

5.7.2 Notificaciones por correo electrónico .................................................................................................. 143

5.7.3 Manejo de errores ................................................................................................................................ 145

5.7.4 Seguimiento de eventos ....................................................................................................................... 145

5.7.5 Seguridad de nivel de archivo............................................................................................................... 147

5.7.6 Puntos de montaje ............................................................................................................................... 147

5.7.7 Com andos pre/post .............................................................................................................................. 147

5.7.8 Prioridad de recuperación .................................................................................................................... 149

6 Conversión a equipo virtual.................................................................................................... 150

6.1 Métodos de conversión .................................................................................................... 150

6.2 Conversión a un equipo virtual creado automáticamente ................................................. 151

6.2.1 Consideraciones para tener en cuenta antes de la conversión ............................................................ 151

6.2.2 Configuración de una conversión normal a una equipo virtual............................................................ 152

6.2.3 Recuperación en el destino "Equipo virtual nuevo" ............................................................................. 156

6.3 Recuperación en un equipo virtual creado manualmente ................................................. 159

6.3.1 Consideraciones para tener en cuenta antes de la conversión ............................................................ 159

6.3.2 Pasos por seguir .................................................................................................................................... 159

7 Almacenamiento de los datos incluidos en la copia de seguridad .......................................... 161

7.1 Bóvedas ............................................................................................................................ 161

7.1.1 Trabajo con bóvedas............................................................................................................................. 162

7.1.2 Bóvedas personales .............................................................................................................................. 163

7.2 Acronis Secure Zone ......................................................................................................... 165

7.2.1 Creación de Acronis Secure Zone ......................................................................................................... 166

7.2.2 Gestión de Acronis Secure Zone ........................................................................................................... 168

7.3 Dispositivos extraíbles ...................................................................................................... 169

8 Operaciones con los archivos comprimidos y las copias de seguridad.................................... 171

8.1 Validación de archivos comprimidos y copias de seguridad ............................................... 171

8.1.1 Selección de archivos comprimidos...................................................................................................... 172

8.1.2 Selección de la copia de seguridad ....................................................................................................... 173

8.1.3 Selección de la bóveda ......................................................................................................................... 173

8.1.4 Credenciales de acceso para el origen.................................................................................................. 173

8.1.5 Cuándo validar ...................................................................................................................................... 174

8.1.6 Credenciales de la tarea ....................................................................................................................... 174

8.2 Exportación de archivos comprimidos y copias de seguridad ............................................ 175

8.2.1 Selección de archivos comprimidos...................................................................................................... 177

8.2.2 Selección de la copia de seguridad ....................................................................................................... 178

4 Copyright © Acronis International GmbH, 2002-2014

Page 5

8.2.3 Credenciales de acceso para el origen.................................................................................................. 178

8.2.4 Selección del destino ............................................................................................................................ 178

8.2.5 Credenciales de acceso para el destino ................................................................................................ 180

8.3 Montaje de una imagen .................................................................................................... 180

8.3.1 Selección de archivos comprimidos...................................................................................................... 181

8.3.2 Selección de la copia de seguridad ....................................................................................................... 182

8.3.3 Credenciales de acceso......................................................................................................................... 182

8.3.4 Selección de volúmenes ....................................................................................................................... 182

8.3.5 Gestión de imágenes montadas ........................................................................................................... 183

8.4 Operaciones disponibles en las bóvedas ........................................................................... 183

8.4.1 Operaciones con archivos comprimidos .............................................................................................. 183

8.4.2 Operaciones con copias de seguridad .................................................................................................. 184

8.4.3 Conversión de una copia de seguridad a completa .............................................................................. 186

8.4.4 Eliminación de archivos comprimidos y copias de seguridad............................................................... 186

9 Dispositivo de arranque ......................................................................................................... 188

9.1 Cómo crear dispositivos de arranque ................................................................................ 189

9.1.1 Dispositivos de inicio basados en Linux ................................................................................................ 189

9.1.2 Dispositivos de arranque basados en WinPE........................................................................................ 194

9.2 Preparación para trabajar desde dispositivos de arranque ................................................ 197

9.3 Trabajo desde dispositivo de arranque.............................................................................. 198

9.3.1 Configuración del modo de visualización ............................................................................................. 198

9.3.2 Configuración de los dispositivos iSCSI y NDAS .................................................................................... 199

9.4 Lista de comandos y utilidades disponibles en los dispositivos de inicio basados en Linux .... 199

9.5 Acronis Startup Recovery Manager ................................................................................... 200

10 Gestión del disco .................................................................................................................... 202

10.1 Sistemas de archivos compatibles ..................................................................................... 202

10.2 Precauciones posibles ....................................................................................................... 203

10.3 Ejecución de Acronis Disk Director Lite ............................................................................. 203

10.4 Elección del sistema operativo para la gestión de discos ................................................... 203

10.5 Vista "Gestión del disco" ................................................................................................... 204

10.6 Operaciones del disco ....................................................................................................... 204

10.6.1 Inicialización del disco........................................................................................................................... 205

10.6.2 Clonación de disco básico ..................................................................................................................... 206

10.6.3 Conversión del disco: de MBR a GPT .................................................................................................... 208

10.6.4 Conversión del disco: de GPT a MBR .................................................................................................... 208

10.6.5 Conversión del disco: de básico a dinámico ......................................................................................... 209

10.6.6 Conversión del disco: de dinámico a básico ......................................................................................... 210

10.6.7 Cambio del estado del disco ................................................................................................................. 211

10.7 Operaciones del volumen ................................................................................................. 211

10.7.1 Creación de un volumen....................................................................................................................... 211

10.7.2 Eliminar volumen.................................................................................................................................. 215

10.7.3 Configurar volumen activo ................................................................................................................... 216

10.7.4 Cambiar la letra del volumen................................................................................................................ 216

10.7.5 Cambiar la etiqueta de volumen .......................................................................................................... 217

10.7.6 Formatear volumen .............................................................................................................................. 217

10.8 Operaciones pendientes ................................................................................................... 218

11 Protección de las aplicaciones con copias de seguridad a nivel de disco ................................ 219

11.1 Copias de seguridad del servidor de una aplicación ........................................................... 219

5 Copyright © Acronis International GmbH, 2002-2014

Page 6

11.1.1 Localización de archivos de la base de datos........................................................................................ 221

11.1.2 Truncamiento de los registros de transacciones .................................................................................. 225

11.1.3 Mejores prácticas al realizar copias de seguridad de los servidores de la aplicación........................... 229

11.2 Recuperación de datos de SQL Server ............................................................................... 231

11.2.1 Recuperación de las bases de datos de SQL Server desde una copia de seguridad del disco .............. 231

11.2 .2 Acceso a las bases de datos de SQL Server desde una copia de seguridad del disco ........................... 232

11.2.3 Adjuntar bases de datos de SQL Server ................................................................................................ 233

11.3 Recuperación de datos de Exchange Server ...................................................................... 233

11.3.1 Recuperación de los archivos de bases de datos de Exchange Server desde una copia

de seguridad del disco....................................................................................................................... 233

11.3.2 Montaje de bases de datos de Exchange Server .................................................................................. 234

11.3.3 Recuperación granular de buzones de correos .................................................................................... 234

11.4 Recuperación de los datos de Active Directory .................................................................. 235

11.4.1 Recuperación de un controlador de dominio (hay otros controladores de dominio disponibles)....... 235

11.4.2 Recuperación de un controlador de dominio (no hay otros controladores de dominio disponibles) ..... 237

11.4.3 Restauración de la base de datos de Active Directory ......................................................................... 237

11.4.4 Restauración de informaci ón eliminada accidentalmente ................................................................... 238

11.4.5 Pasos para evitar la reversión de USN .................................................................................................. 239

11.5 Recuperación de datos de SharePoint ............................................................................... 241

11.5.1 Recuperación de una base de datos de contenido............................................................................... 241

11.5.2 Recuperación de bases de datos de configuración y servicios ............................................................. 242

11.5.3 Recuperación de elementos individuales ............................................................................................. 244

12 Administrar un equipo gestionado ......................................................................................... 246

12.1 Planes y tareas de la copia de seguridad ........................................................................... 246

12.1.1 Acciones en los planes y tareas de copia de seguridad ........................................................................ 246

12.1.2 Estados y estatus de los planes y tareas de copias de seguridad ......................................................... 248

12.1.3 Exportación e importación de planes de copias de seguridad ............................................................. 251

12.1.4 Implementación de planes de copias de seguridad como archivos ..................................................... 254

12.1.5 Detalles del plan de copias de seguridad.............................................................................................. 256

12.1.6 Detalles de la tarea/actividad ............................................................................................................... 257

12.2 Registro ............................................................................................................................ 257

12.2.1 Acciones en las entradas del registro ................................................................................................... 258

12.2.2 Detalles de la entrada del registro........................................................................................................ 259

12.3 Alertas .............................................................................................................................. 259

12.4 Cambio de licencia ............................................................................................................ 260

12.5 Recolección de información del sistema............................................................................ 261

12.6 Ajustes de las opciones del equipo.................................................................................... 261

12.6.1 Configuraciones Adicionales ................................................................................................................. 261

12.6.2 Programa de Experiencia del Cliente de Acronis .................................................................................. 262

12.6.3 Al ertas................................................................................................................................................... 262

12.6.4 Configuración de correo electrónico .................................................................................................... 263

12.6.5 Seguimiento de eventos ....................................................................................................................... 264

12.6.6 Reglas de limpi eza de los reg i stros ....................................................................................................... 266

12.6.7 Proxy de Cloud Backup ......................................................................................................................... 267

13 Copia de seguridad en nube ................................................................................................... 268

13.1 Introducción a Acronis Cloud Backup ................................................................................ 268

13.1.1 ¿Qué es Acronis Cloud Backup? ........................................................................................................... 268

13.1.2 ¿Qué datos puedo incluir en la copia de seguridad y recuperar? ........................................................ 268

13.1.3 ¿Cuánto tiempo permanecerán mis copias de seguridad en el almacenamiento en la nube?............ 269

13.1 .4 ¿Cómo puedo mejorar la seguridad de mis datos? .............................................................................. 269

6 Copyright © Acronis International GmbH, 2002-2014

Page 7

13.1.5 Productos de virtualización y sistemas operativos compatibles .......................................................... 269

13.1.6 Preguntas más frecuentes sobre copias de seguridad y recuperación ................................................ 270

13.1.7 Preguntas más frecuentes sobre la Recopilación inicial ....................................................................... 272

13.1.8 Preguntas frecuentes de recuperación a gran escala ........................................................................... 278

13.1.9 Preguntas frecuentes del ciclo de vida de la suscripción...................................................................... 280

13.2 ¿Dónde puedo empezar? .................................................................................................. 282

13.3 Activación de suscripciones de copia de seguridad en nube .............................................. 282

13.3.1 Activación de suscripciones en Acronis Backup ................................................................................... 283

13.3.2 Reasignación de una suscripción activada............................................................................................ 283

13.4 Ajuste de la configuración de proxy .................................................................................. 284

13.5 Recuperación de archivos del almacenamiento en la nube usando un navegador web...... 285

13.6 Limitaciones del almacenamiento en la nube .................................................................... 286

13.7 Referencia de terminología ............................................................................................... 286

14 Glosario .................................................................................................................................. 289

7 Copyright © Acronis International GmbH, 2002-2014

Page 8

1 Introducción de Acronis Backup

1.1 Novedades en la actualización 4

Copia de seguridad mejorada en Acronis Cloud Storage.

1.2 Novedades en la actualización 3

Modificación de marca

Acronis Backup & Recovery 11.5 se denomina ahora Acronis Backup.

Licencia

La función Universal Restore se incluye en todas las licencias de Acronis Backup. La licencia

complementaria de Universal Restore está en desuso.

Copia de seguridad en nube

El servicio de Acronis Backup & Recovery Online se denomina ahora Acronis Cloud Backup.

La suscripciones de copia de seguridad en nube para servidores y equipos virtuales están en

desuso. Los usuarios pueden renovar estas suscripciones a suscripciones por volumen.

Compatibilidad con SO

Compatibilidad con Windows MultiPoint Server 2012 y Windows Storage Server 2012 R2.

1.3 Novedades en la actualización 2

Copia de seguridad de tipo single-pass de los datos de Microsoft Active Directory

Realice una copia de seguridad de un controlador de dominio en cualquier destino de copia

de seguridad, incluso en Acronis Online Backup Storage.

Recupere todo el controlador de dominio sin riesgo de sufrir una reversión de USN.

Extraiga los datos de Microsoft Active Directory desde una copia de seguridad y reemplace

los datos dañados en tan solo algunos pasos sencillos.

Recuperación de buzones de correo de Exchange 2013 y su contenido desde copias de seguridad

de bases de datos en archivos .pst.

Compatibilidad con suscripciones por volumen a Acronis Cloud Backup.

Compatibilidad con WinPE 5.0.

1.4 Novedades en la actualización 1

Mejoras añadidas en la compilación 37975

Compatibilidad básica con Windows 8.1 y Windows Server 2012 R2.

Instalación de Acronis Backup en modo de prueba sin clave de licencia.

Actualización desde un producto autónomo a la plataforma avanzada sin necesidad de volver a

instalar el software.

Copia de seguridad de único paso para los datos de Microsoft SQL Server

Utilice una única solución en un único plan de copias de seguridad tanto para fines de

recuperación ante desastres como de protección de datos.

8 Copyright © Acronis International GmbH, 2002-2014

Page 9

Cree copias de seguridad de un equipo y recupere discos, volúmenes, archivos o base de datos

de Microsoft SQL.

Recupere las bases de datos de Microsoft SQL directamente a una instancia de SQL Server en

ejecución o extráigalas como archivos en un sistema de archivos.

Trunque los registros de SQL Server después de una copia de seguridad.

Utilice cualquier destino de copia de seguridad, incluyendo Acronis Online Backup Storage.

Microsoft SQL Server 2012 es compatible, así como las versiones anteriores de Microsoft SQL

Server.

Compatibilidad básica para Windows 8 y Windows Server 2012 (pág. 34)

Instale Acronis Backup en Windows 8 y Windows Server 2012.

Arranque un equipo desde el dispositivo de arranque que esté basado en WinPE 4.

Utilice un dispositivo de arranque en un equipo en donde esté habilitado UEFI Secure Boot.

Cree copias de seguridad y recupere (sin cambio de tamaño) volúmenes que tiene el sistema de

archivos ReFS o cualquier dato en estos volúmenes.

Cree copias de seguridad de espacios de almacenamiento y recupérelas a una ubicación

diferente, a diferentes espacios de almacenamiento o como discos normales.

Cree copias de seguridad y recupere (a nivel de discos) volúmenes cuando la función de

deduplicación de datos esté habilitada.

Otros

Deshabilite la catalogación de copias de seguridad (pág. 87) totalmente.

Guarde un plan de recuperación de desastres (pág. 95) en una carpeta local o de red, además de

enviarlo por correo electrónico.

Habilite la copia de seguridad completa de VSS (pág. 109) para truncar los registros de

aplicaciones que reconocen la característica VSS tras una copia de seguridad a nivel del disco.

Arranque un equipo UEFI desde el dispositivo de arranque que esté basado en WinPE de 64 bits

(pág. 194).

Añada la variable %descripción% (la descripción mostrada en las propiedades del sistema de un

equipo Windows) al asunto del correo electrónico de notificación (pág. 96).

1.5 ¿Cuáles son las novedades en Acronis Backup & Recovery 11.5?

A continuación encontrará un resumen de las nuevas funciones y mejoras del producto.

Compatibilidad con varios tipos de almacenamiento

Acronis Online Backup Storage

Replicación o movimientos de copias de seguridad a Acronis Online Backup Storage (pág. 86).

Los esquemas de copias de seguridad Abuelo-padre-hijo y Torres de Hanói ahora están

disponibles cuando se crea una copia de seguridad en Acronis Online Backup Storage.

Dispositivo de arranque

Nuevo Linux con versión de kernel (3.4.5) en medios de arranque basados en Linux. El nuevo

kernel permite una mejor compatibilidad con el hardware.

9 Copyright © Acronis International GmbH, 2002-2014

Page 10

Facilidad de uso

Compatibilidad con la resolución de pantalla de 800 x 600.

1.6 Componentes de Acronis Backup

Esta sección contiene una lista de los componentes de Acronis Backup con una descripción breve de

su funcionalidad.

Componentes para un equipo gestionado (agentes)

Estas aplicaciones realizan copias de seguridad, recuperación y otras operaciones con los datos de los

equipos gestionados con Acronis Backup. Los agentes deben tener una licencia para llevar a cabo

operaciones en cada equipo gestionado. Los agentes tienen múltiples funciones o complementos que

permiten una funcionalidad adicional y por lo tanto pueden requerir licencias adicionales.

Consola

La consola proporciona la interfaz gráfica de usuario con los agentes. El uso de la consola no requiere

licencia. En las ediciones autónomas de Acronis Backup, la consola se instala junto con el agente y no

puede desconectarse del mismo.

Bootable Media Builder

Con Bootable Media Builder, puede crear dispositivos de arranque para utilizar los agentes y otras

utilidades de rescate en un entorno de rescate. En las ediciones autónomas de Acronis Backup,

Bootable Media Builder se instala junto con el agente. Todos los complementos del agente, si se

instalan, estarán disponibles en un entorno de rescate.

1.6.1 Agente para Windows

Este agente permite la protección de datos a nivel de disco y a nivel de archivos con Windows.

Copia de seguridad del disco

La protección de datos de nivel de disco se basa en la realización de copias de seguridad de un disco

o de un sistema de archivos de un volumen en conjunto, junto con toda la información necesaria

para que el sistema operativo se inicie, o todos los sectores del disco que utilicen el enfoque sector

por sector (modo sin procesar). Una copia de seguridad que contiene una copia de un disco o un

volumen en una forma compacta se denomina una copia de seguridad de disco (volumen) o una

imagen de disco (volumen). Es posible recuperar discos o volúmenes de forma completa a partir de

estas copias de seguridad, así como carpetas o archivos individuales.

Copia de seguridad del archivo

La protección de datos de nivel de archivos se basa en la realización de copias de seguridad de

archivos y carpetas que se encuentran en el equipo en el que está instalado el agente o en una red

compartida. Los archivos se pueden recuperar en su ubicación original o en otro lugar. Es posible

recuperar todos los archivos y carpetas con los que se realizó la copia de seguridad o seleccionar cuál

de ellos recuperar.

Otras operaciones

Conversión a equipo virtual

10 Copyright © Acronis International GmbH, 2002-2014

Page 11

Agente para Windows realiza la conversión al recuperar la copia de seguridad de un disco en un

equipo virtual nuevo de uno de los siguientes tipos: VMware Workstation, Microsoft Virtual PC, Citrix

XenServer Open Virtual Appliance (OVA) o Red Hat Kernel-based Virtual Machine (KVM). Los archivos

del equipo ya completamente configurado y funcional se colocarán en la carpeta que usted

seleccione. Puede iniciar el equipo con el correspondiente software de virtualización o preparar los

archivos del equipo para otros usos.

Recuperación en hardware diferente

Puede utilizar la funcionalidad de restauración para hardware diferente en el equipo en el que está

instalado el agente y crear dispositivos de arranque con esta funcionalidad. Acronis Universal Restore

maneja diferencias en dispositivos que son clave para el inicio del sistema operativo, como

controladores de almacenamiento, placa madre o conjunto de chips.

Gestión del disco

Agente para Windows incluye Acronis Disk Director Lite - una utilidad de gestión de disco muy

manejable. Las operaciones de gestión de disco, como clonación de discos, conversión de discos;

creación, formateo y eliminación de volúmenes; modificación del estilo de partición de un disco

entre MBR y GPT o de la etiqueta del disco; pueden realizarse tanto en el sistema operativo como

utilizando un dispositivo de inicio.

1.6.2 Consola de gestión

Acronis Backup Management Console es una herramienta administrativa para el acceso local a

Acronis Backup Agent. La conexión remota al agente no es posible

1.6.3 Bootable Media Builder

Acronis Bootable Media Builder es una herramienta dedicada para la creación de dispositivos de

arranque (pág. 295). El generador de dispositivos que se instala en Windows puede crear dispositivos

de inicio basados tanto en el entorno de preinstalación de Windows como en el kernel de Linux.

1.7 Información sobre el uso del producto en el modo de prueba

Antes de comprar una licencia de Acronis Backup quizás desee probar el software. Puede ejecutar las

siguientes acciones sin tener clave de licencia.

Para instalar el producto en el modo de prueba, ejecute el programa de instalación de modo local o

utilice la función de instalación remota. La instalación sin supervisión y otros modos de instalación no

son compatibles.

Limitaciones del modo de prueba

Al instalarse en el modo de prueba, Acronis Backup tiene las siguientes limitaciones:

La función Universal Restore está deshabilitada.

Limitaciones Adicionales para dispositivos de inicio:

La funcionalidad de gestión del disco no está disponible. Puede intentar la interfaz de usuario,

pero no hay opción de guardar los cambios.

La funcionalidad de recuperación está disponible, pero la funcionalidad de copia de seguridad no.

Para intentar la funcionalidad de copia de seguridad, instale el software en el sistema operativo.

11 Copyright © Acronis International GmbH, 2002-2014

Page 12

Actualizar al modo completo

Cuando el período de prueba finaliza, la interfaz gráfica de usuario del producto muestra una

notificación que solicita que se especifique u obtenga una clave de licencia.

Para especificar una clave de licencia, haga clic en Ayuda > Cambiar licencia (pág. 260). No es posible

especificar la clave al ejecutar el programa de instalación.

Si ha activado el producto en modo de prueba o si ha adquirido una suscripción del servicio de copia

de seguridad en nube (pág. 268), la opción de copia de seguridad en nube estará disponible hasta el

vencimiento del período de suscripción, independientemente de si especifica una clave de licencia.

1.8 Sistemas de archivos compatibles

Acronis Backup puede realizar copias de seguridad y recuperar los siguientes sistemas de archivos

con las siguientes limitaciones:

FAT16/32

NTFS

ReFS: recuperación del volumen sin la capacidad de cambiar el tamaño del mismo. Compatible

solo con Windows Server 2012/2012 R2 (pág. 34).

Ext2/Ext3/Ext4

ReiserFS3: los archivos específicos no se pueden recuperar de las copias de seguridad del disco

ubicadas en Acronis Backup Storage Node

ReiserFS4: recuperación del volumen sin la capacidad de cambiar el tamaño del mismo, los

archivos específicos no se pueden recuperar de las copias de seguridad del disco ubicadas en

Acronis Backup Storage Node

XFS: recuperación del volumen sin la capacidad de cambiar el tamaño del mismo, los archivos

específicos no se pueden recuperar de las copias de seguridad del disco ubicadas en Acronis

Backup Storage Node

JFS: los archivos específicos no se pueden recuperar de las copias de seguridad del disco ubicadas

en Acronis Backup Storage Node

Linux SWAP

Acronis Backup puede realizar copias de seguridad y recuperar sistemas de archivos dañados o

incompatibles utilizando el enfoque sector por sector.

1.9 Soporte técnico

Programa de asistencia y mantenimiento

Si necesita ayuda con su producto de Acronis, visite http://www.acronis.es/support/

Actualizaciones de productos

Puede descargar las últimas actualizaciones para sus productos de software de Acronis registrados

desde nuestra página web, en cualquier momento después de iniciar sesión en su Cuenta

(http://www.acronis.es/my) y registrar el producto. Consulte Registro de productos de Acronis en el

sitio web (http://kb.acronis.com/content/4834) y Guía de usuario de la página web de Acronis

(http://kb.acronis.com/content/8128).

12 Copyright © Acronis International GmbH, 2002-2014

Page 13

2 Cómo empezar

Paso 1. Instalación

Estas breves instrucciones de instalación le permiten comenzar a utilizar el producto

rápidamente. Para obtener la descripción completa de los métodos y procedimientos de instalación,

consulte la Documentación de instalación.

Antes de realizar la instalación, asegúrese de que:

Su hardware cumple con los requisitos del sistema.

Tiene una clave de licencia del producto que ha elegido.

Posee el programa de instalación. Puede descargarlo del sitio web de Acronis.

Para instalar Acronis Backup

Ejecute el programa de instalación de Acronis Backup y siga las instrucciones en pantalla.

Paso 2. Ejecución

Ejecute Acronis Backup al seleccionar Acronis Backup desde el menú Inicio.

Para comprender los elementos de la interfaz gráfica de usuario consulte "Uso de la consola de

gestión (pág. 14)".

Paso 3. Dispositivo de arranque

Para poder recuperar un sistema operativo que no inicia o implementarlo desde cero, cree un

dispositivo de arranque.

1. Seleccione

2. Haga clic en Siguiente en la pantalla de bienvenida. Siga haciendo clic en Siguiente hasta que

aparezca la lista de componentes.

3. Proceda como se describe en "Dispositivos de arranque basados en Linux" (pág. 189).

Herramientas > Crear dispositivo de arranque en el menú.

Paso 4. Copia de seguridad

Crear copia de seguridad ahora (pág. 36)

Haga clic en Crear copia de seguridad ahora para realizar una copia de seguridad de una vez

en unos pocos pasos simples. El proceso de la copia de seguridad comenzará

inmediatamente después de realizar los pasos necesarios.

Para guardar su equipo en un archivo:

En Dónde realizar copias de seguridad, haga clic en Ubicación y seleccione la ubicación en

donde se guardará la copia de seguridad. Haga clic en Aceptar para confirmar su selección.

Haga clic en Aceptar en la parte inferior de la ventana para iniciar la copia de seguridad.

Consejo. Con el dispositivo de arranque, puede realizar copias de seguridad sin conexión

("frías") de la misma forma que en el sistema operativo.

13 Copyright © Acronis International GmbH, 2002-2014

Page 14

Crear plan de copia de seguridad (pág. 36)

Cree un plan de copias de seguridad si necesita una estrategia de copias de seguridad a largo

plazo que incluya esquemas de copias de seguridad, programaciones y condiciones,

eliminación oportuna de copias de seguridad o moverlas a ubicaciones diferentes.

Paso 5. Recuperación

Recuperar (pág. 112)

Para recuperar los datos, debe seleccionar los datos incluidos en la copia de seguridad y el

destino en donde se recuperarán los datos. Como resultado, se creará una tarea de

recuperación.

La recuperación de un disco o volumen en un volumen bloqueado por el sistema operativo

necesita un reinicio. Después de completar la recuperación, el sistema operativo recuperado

se conecta en línea automáticamente.

Si falla el inicio del equipo o si necesita recuperar un sistema desde cero, inicie el equipo que

tiene los dispositivos de arranque y configure la operación de recuperación del mismo modo

como tarea de recuperación.

Paso 6. Gestión

El panel de Navegación (en la parte izquierda de la consola) le permite navegar por las vistas del

producto que se utilizan para distintos fines de administración.

Utilice la vista Planes y tareas de la copia de seguridad para gestionar los planes y tareas de

la copia de seguridad: ejecutar, editar, detener y eliminar planes y tareas, ver sus estados y

progreso.

Utilice la vista Alertas para identificar y resolver rápidamente los problemas.

Use la vista Registro para buscar en el registro de las operaciones.

La bóveda (pág. 290) es el lugar donde se guardn los archivos de copia de seguridad. Navegue

hasta la vista

más hasta la bóveda específica para ver las copias de seguridad y su contenido. También puede

seleccionar los datos para recuperar y realizar operaciones manuales con las copias de seguridad

(montaje, validación, eliminación).

Bóvedas (pág. 161) para ver la información sobre sus bóvedas. Navegue aún

2.1 Uso de la consola de gestión

Ni bien comienza la consola, los elementos respectivos aparecen en todo el espacio de trabajo de la

consola (en el menú, en el área principal de la pantalla de Bienvenida o en el panel de Navegación) y

le permiten realizar operaciones específicas del equipo.

14 Copyright © Acronis International GmbH, 2002-2014

Page 15

Acronis Backup Management Console: Pantalla de inicio de sesión

Elementos clave del espacio de trabajo de la consola

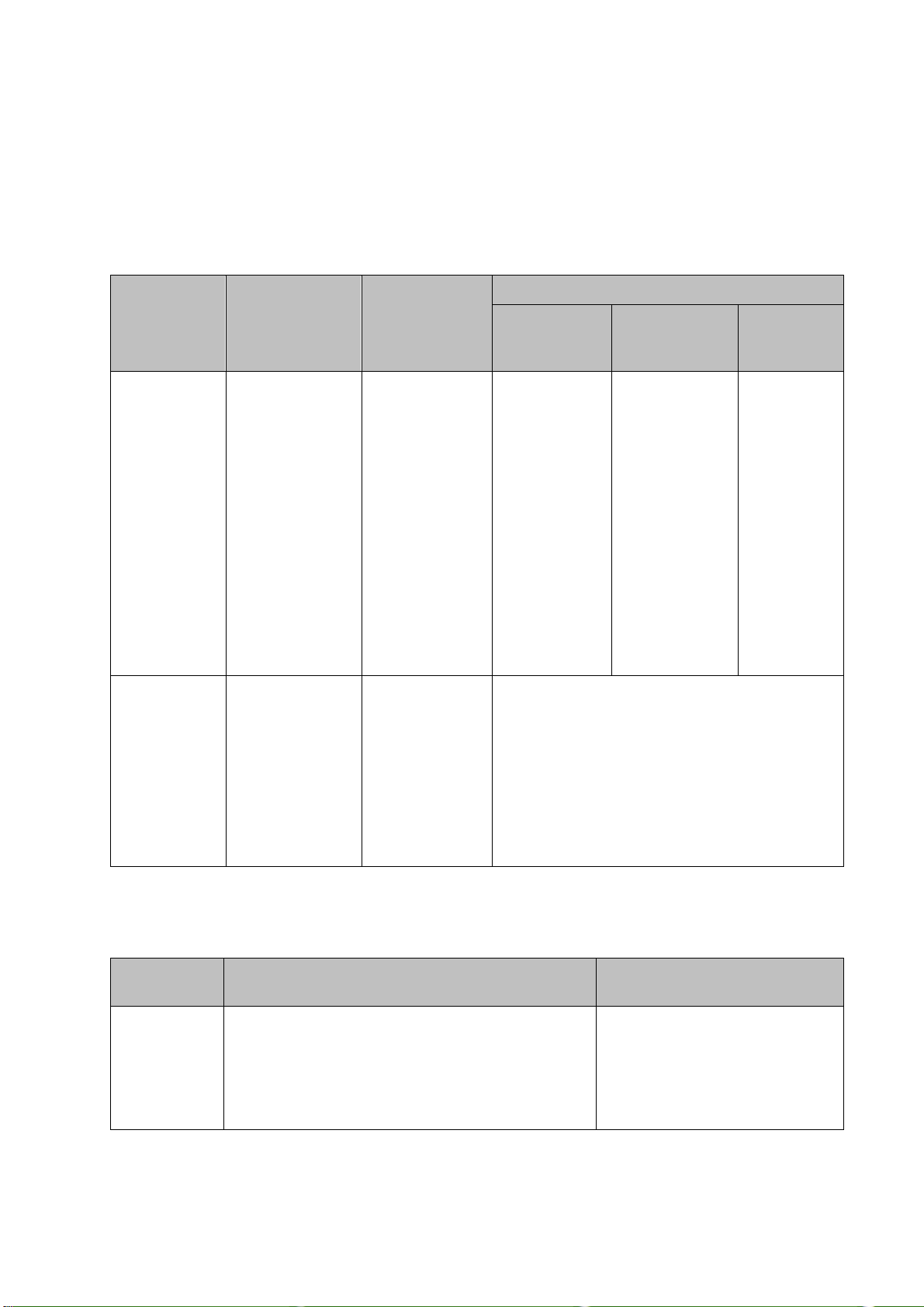

Nombre De scripción

Panel de

Navegación

Área principal Aquí puede configurar y monitorear las operaciones de copia de seguridad, recuperación y

Barra de

menú

Contiene el árbol Navegación. Le permite navegar hasta las diferentes vistas. Para obtener

más información, consulte Panel de navegación (pág. 15).

demás operaciones. El área principal muestra las vistas y las páginas de acción (pág. 16)

según los elementos que se seleccionen en el menú o en el árbol de Navegación.

Aparece en la parte superior de la ventana del producto. Le permite realizar la mayoría de

las operaciones disponibles en Acronis Backup. Los elementos del menú cambian

dinámicamente según el elemento seleccionado en el árbol de Navegación y en el área

principal.

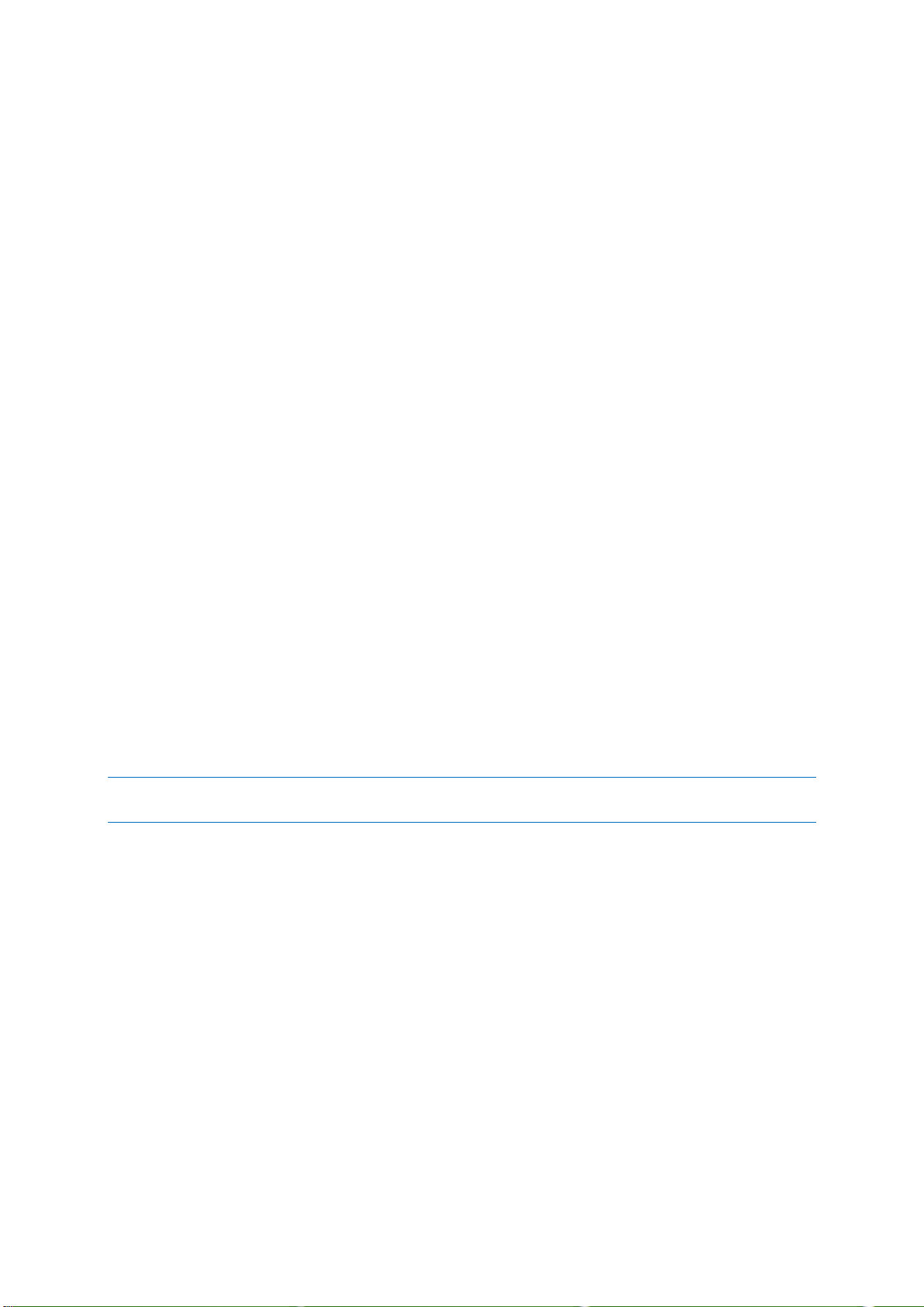

2.1.1 Panel de "Navegación"

El panel de navegación incluye el árbol Navegación.

Árbol de navegación

El árbol de Navegación le permite navegar por las vistas de los programas. Puede escoger entre las

vistas Lista completa o Lista corta. La Lista corta contiene las vistas usadas más frecuentemente de

la Lista completa.

La Lista corta muestra

[Nombre del equipo]. Esta es la raíz del árbol, también llamada pantalla de Bienvenida.

Muestra el nombre del equipo al cual está conectada la consola en ese momento. Utilice esta

vista para tener un acceso rápido a las operaciones principales, disponibles en el equipo

gestionado.

15 Copyright © Acronis International GmbH, 2002-2014

Page 16

Planes y tareas de la copia de seguridad. Utilice esta vista para gestionar planes y tareas

de la copia de seguridad en el equipo gestionado: ejecutar, editar, detener y eliminar planes

y tareas, y ver su progreso.

Bóvedas. Utilice esta vista para gestionar bóvedas personales y los archivos comprimidos

almacenados en ellas, añadir nuevas bóvedas, renombrar y eliminar las ya existentes, validar

bóvedas, explorar el contenido de la copia de seguridad, realizar operaciones en archivos

comprimidos y copias de seguridad, etc.

Alertas. Utilice esta vista para examinar los mensajes de advertencia para el equipo

gestionado.

La Lista completa además muestra

Gestión del disco. Utilice esta vista para llevar a cabo operaciones sobre las unidades de

disco duro del equipo.

Registro. Utilice esta vista para examinar la información sobre operaciones llevadas a

cabo por el programa en el equipo gestionado.

Imágenes montadas. Este nodo se muestra si al menos un volumen está montado. Utilice

esta vista para gestionar las imágenes montadas.

Operaciones con los paneles

Cómo expandir/minimizar paneles

De manera predeterminada, el panel Navegación aparece expandido. Es posible que tenga que

minimizar el panel para liberar un poco de espacio de trabajo adicional. Para hacerlo, haga clic en la

flecha tipo (

flecha tipo nuevamente para expandir el panel.

). El panel se minimizará y la flecha tipo cambiará su dirección ( ). Haga clic en la

Cómo cambiar los bordes de los paneles

1. Posicione el ratón sobre el borde del panel.

2. Cuando el puntero se transforme en una flecha de dos puntas, arrástrelo para mover el borde.

2.1.2 Área principal, vistas y páginas de acción

El área principal es un sitio básico en el que trabajará con la consola. Aquí se crean, editan y

gestionan los planes de copias de seguridad, las tareas de recuperación y se realizan otras

operaciones. El área principal se muestra diferentes vistas y las páginas de acción según los

elementos que seleccione en el menú o en el árbol de Navegación.

2.1.2.1 Vistas

Una vista aparece en el área principal al hacer clic en cualquier elemento del árbol de Navegación del

Panel de navegación (pág. 15).

16 Copyright © Acronis International GmbH, 2002-2014

Page 17

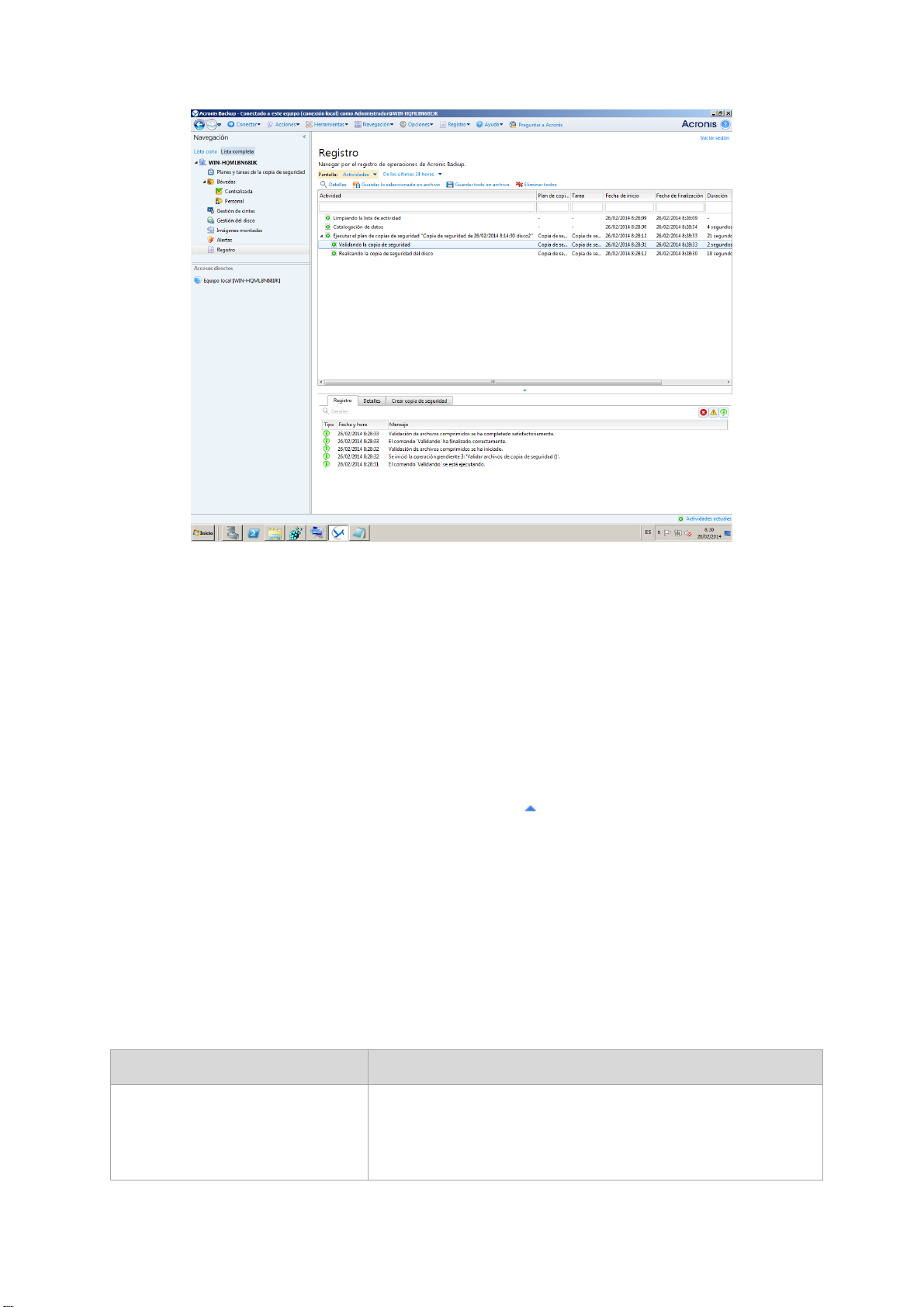

Vista "Registro"

La manera más común de trabajar con las vistas

En general, cada vista contiene una tabla de elementos, una barra de herramientas con botones y el

panel Información.

Utilice las capacidades de filtrado y clasificación (pág. 17) para buscar el elemento en cuestión

dentro de la tabla.

En la tabla, seleccione el elemento deseado.

En el panel información (minimizado de manera predeterminada), vea los detalles del elemento.

Para expandir el panel, haga clic en la marca de flecha (

).

Lleve a cabo acciones sobre el elemento seleccionado. Hay varias formas de llevar a cabo la

misma acción en diferentes elementos seleccionados:

Al hacer clic en los botones de la barra de tareas.

Al seleccionar los elementos en el menú Acciones.

Al hacer clic con el botón derecho en el elemento y seleccionar la operación en el menú

contextual.

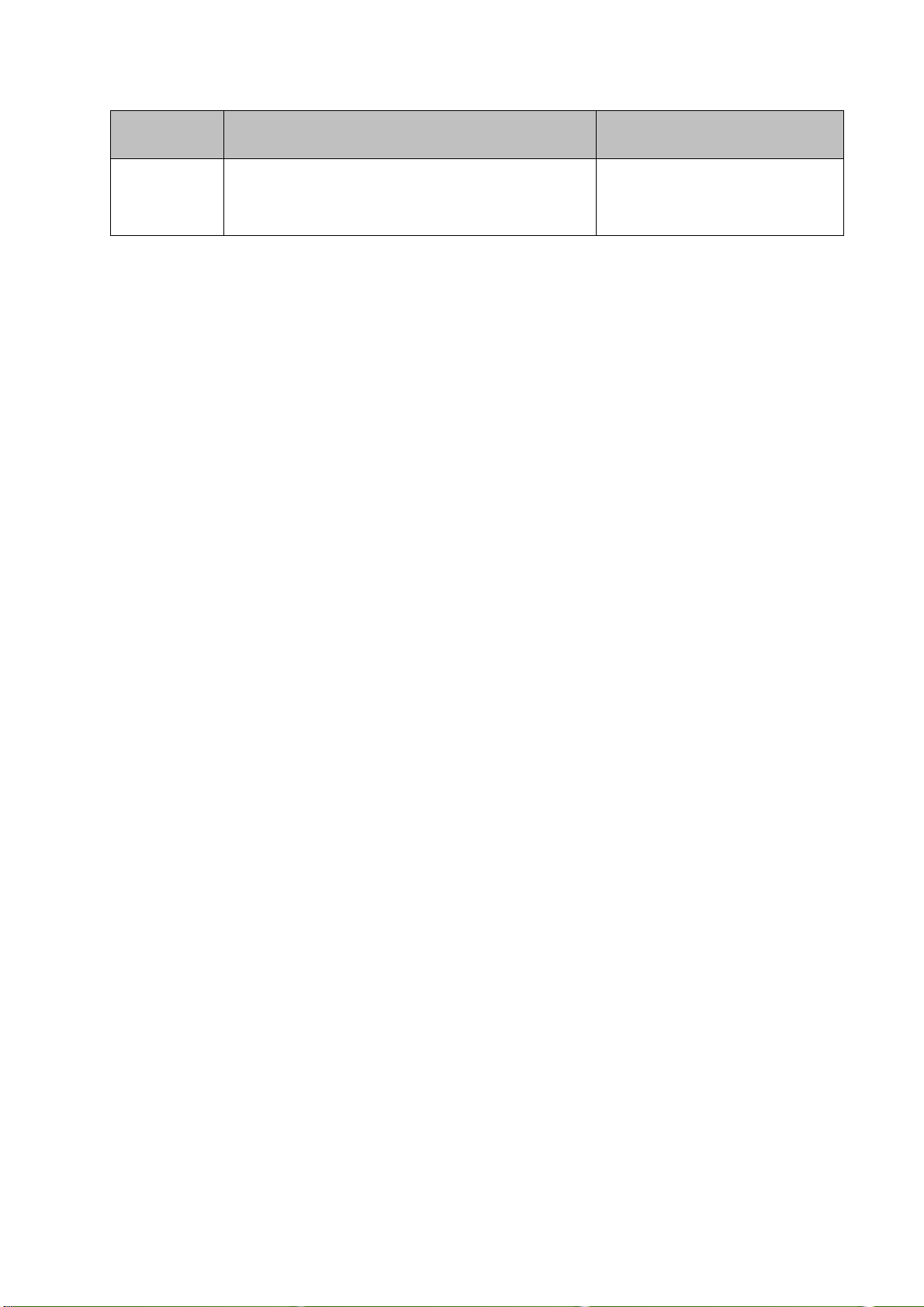

Organización, filtrado y configuración de los elementos de la tabla

La siguiente es una guía para ordenar, filtrar y configurar los elementos de la tabla en cualquier vista.

Para Realice lo siguiente

Ordenar elementos por cualquier

columna

17 Copyright © Acronis International GmbH, 2002-2014

Haga clic en el encabezado de la columna para ordenar los elementos

en orden ascendente.

Haga clic una vez más para ordenar los elementos en orden

descendente.

Page 18

, puede filtrar las entradas del registro

Filtrar los elementos por el valor

predefinido de la columna

Filtrar los elementos por el valor

ingresado

En un campo debajo del encabezado de la columna correspondiente,

seleccione el valor apropiado de la lista desplegable.

En un campo debajo del encabezado de la columna correspondiente,

escriba un valor.

Como resultado, verá la lista de valores que coinciden completa o

parcialmente con el valor ingresado.

Filtrar los elementos por parámetros

predefinidos

Haga clic en los botones correspondientes situados sobre la tabla.

Por ejemplo, en la vista Registro

por tipo de evento (Error, Advertencia, Información) o por el período

en el que sucedió el evento (Últimas 24 horas, Última semana,

Últimos 3 meses o Período personalizado).

Mostrar u ocultar columnas de la tabla De manera predeterminada, cualquier tabla posee un número fijo de

columnas que se muestran y otras están ocultas. Si fuera necesario,

puede ocultar las columnas visibles y mostrar las ocultas.

Mostrar u ocultar columnas

1. Haga clic con el botón derecho en el encabezado de cualquier

columna para abrir el menú contextual.

2. Haga clic sobre los elementos que quiera mostrar/ocultar.

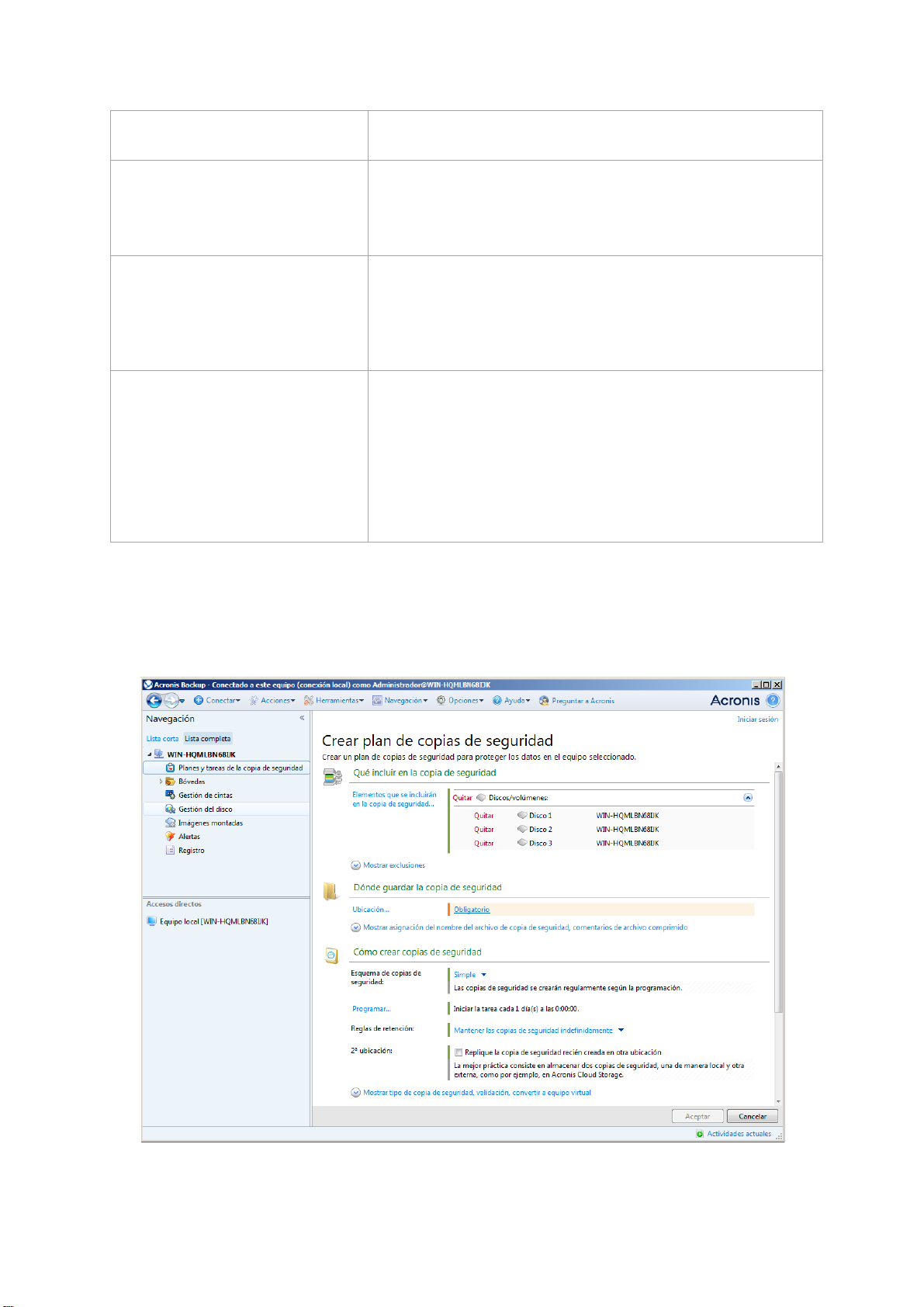

2.1.2.2 Páginas de acción

Una página de acción aparece en el área principal al hacer clic en cualquier elemento de acción en el

menú Acciones. Contiene los pasos que hay que llevar a cabo para crear e iniciar cualquier tarea o un

plan de copias de seguridad.

Página de acción: crear plan de copias de seguridad

18 Copyright © Acronis International GmbH, 2002-2014

Page 19

Uso de controles y especificación de configuraciones

Utilice los controles activos para especificar la configuración y los parámetros de un plan de copias de

seguridad o la tarea de recuperación. De manera predeterminada, los campos como credenciales,

opciones, comentarios y algunos otros están ocultos. La mayoría de las configuraciones se configuran

haciendo clic en los enlaces Mostrar… correspondientes. Otros se seleccionan en la lista desplegable

o se escriben manualmente en los campos de la página.

Página de acción: controles

Acronis Backup recuerda los cambios que se hacen en las páginas de acción. Por ejemplo, si comienza

por crear un plan de copias de seguridad, y luego por cualquier motivo cambia a otra vista sin llegar a

crear el plan, puede hacer clic en el botón de navegación Atrás en el menú. O, si ha adelantado varios

pasos, haga clic en la flecha Abajo y seleccione la página donde comenzó a crear el plan desde la

lista. Así podrá realizar los pasos restantes y proceder a la creación del plan de copias de seguridad.

Botones de navegación

2.1.3 Opciones de Consola

Las opciones de consola definen la manera en la que se representa la información en la Interfaz

gráfica de usuario de Acronis Backup.

Para acceder a las opciones de la consola, seleccione Opciones > Consola desde el menú superior.

2.1.3.1 Opciones de visualización de alertas

La opción especifica qué alertas mostrar y cuáles ocultar en la vista Alertas.

El valor predeterminado: Todos las alertas.

19 Copyright © Acronis International GmbH, 2002-2014

Page 20

Para mostrar (ocultar) alertas, seleccione (desmarque) las casillas de verificación al lado de sus

respectivos tipos de alertas.

2.1.3.2 Caché de las credenciales

La opción especifica si almacenar las credenciales ingresadas al utilizar la consola de gestión.

El valor predeterminado: Habilitado.

Si la opción está habilitada, las credenciales para las distintas ubicaciones que introduzca durante

una sesión de la consola se guardan para utilizarse en sesiones posteriores. En Windows, las

credenciales se almacenan en el Administrador de credenciales de Windows. En Linux, las

credenciales se almacenan en un archivo cifrado especial.

Si la opción está deshabilitada, las credenciales solo se almacenan hasta que la consola se cierre.

Para borrar el caché de credenciales de la cuenta de usuario actual, haga clic en el botón Borrar

caché de credenciales.

2.1.3.3 Fuentes

La opción define las fuentes que se usarán en la interfaz gráfica de usuario de Acronis Backup. Las

configuraciones de menú Fuentes afectan a los menús desplegables y contextuales. La configuración

de Fuente de la aplicación afecta a los otros elementos de la interfaz gráfica de usuario.

El valor predeterminado: La fuente por defecto del sistema para los menús y los elementos de la

interfaz de la aplicación.

Para realizar una selección, elija la fuente en el cuadro combinado respectivo y establezca las

propiedades de la fuente. Puede obtener una vista previa de la fuente al hacer clic en el botón

Examinar de la derecha.

2.1.3.4 Mensajes emergentes

Cuadro de diálogo "Actividades que necesitan interacción"

Esta opción define si se debe mostrar la ventana emergente cuando hay una o más actividades que

necesitan de la interacción del usuario. Esta ventana le permite especificar su decisión, como

confirmar el reinicio o volver a intentarlo después de liberar espacio de disco, en todas las

actividades en el mismo lugar. Hasta que al menos una actividad necesite de interacción, puede abrir

esta ventana en cualquier momento desde la pantalla de bienvenida del equipo gestionado. Como

alternativa, puede revisar los estados de ejecución de tareas en la vista Tareas y planes de copias de

seguridad y especificar su decisión sobre cada tarea en el panel de información.

El valor predeterminado: Habilitado.

Para realizar una selección, seleccione o desmarque la casilla de verificación en el cuadro de diálogo

"Actividades que necesitan interacción".

Cuadro de diálogo "Confirmación de comentarios"

Esta opción define si se ha de mostrar una ventana emergente con la información sobre el sistema al

producirse un error. Puede enviar esta información al servicio de asistencia técnica de Acronis.

El valor predeterminado es: Habilitado.

20 Copyright © Acronis International GmbH, 2002-2014

Page 21

Para realizar una selección, seleccione o desmarque la casilla de verificación en el cuadro de diálogo

"Confirmación de comentarios".

Notificar si el dispositivo de arranque no se crea

Esta opción define si se ha de mostrar una ventana emergente al ejecutarse la consola de gestión en

un equipo sin que se haya creado un dispositivo de arranque en ese equipo.

El valor predeterminado es: Habilitado.

Para realizar una selección, marque o desmarque la casilla de verificación Notificar si el dispositivo

de arranque no se crea.

Notificarme cuando la consola de gestión esté conectada a un componente de una versión

diferente

Esta opción define si se ha de mostrar una ventana emergente cuando una consola se conecta a un

agente y sus versiones son diferentes.

El valor predeterminado es: Habilitado.

Para realizar una selección, marque o desmarque la casilla de verificación Notificarme cuando la

consola de gestión esté conectada a un componente de una versión diferente.

Solicitar la descripción al expulsar una cinta

Esta opción define si se ha de mostrar un comando para que describa una cinta cuando la expulsa de

un dispositivo de cintas utilizando Acronis Backup. Por ejemplo, puede describir la ubicación física en

donde la cinta se mantendrá (recomendado). Si una cinta se expulsa automáticamente según la

opción Expulsar cintas después de copias de seguridadexitosas, dicho comando no se visualiza.

El valor predeterminado es: Habilitado.

Para realizar una selección, seleccione o desmarque la casilla de verificación "Solicitar la descripción

al expulsar una cinta".

Nota Los dispositivos de cinta están disponibles solo si ha realizado la actualización desde Acronis Backup &

Recovery 10.

Sobre los resultados de la ejecución de tareas

La opción define si se muestran los mensajes emergentes sobre los resultados de la ejecución de

tareas: finalización exitosa, falla o éxito con advertencias. Cuando se deshabilita la visualización de

mensajes emergentes, puede revisar los estados de ejecución de tareas y los resultados en la vista

Planes y tareas de la copia de seguridad.

El valor predeterminado es: Habilitado para todos los resultados.

Para una realizar una configuración por cada resultado individualmente (finalización exitosa, falla o

éxito con advertencias) seleccione o anule su selección en la casilla de verificación respectiva.

21 Copyright © Acronis International GmbH, 2002-2014

Page 22

3 Comprensión de Acronis Backup

Esta sección tiene como objetivo brindar una clara comprensión del producto para que se lo pueda

usar en varias circunstancias sin las instrucciones "paso a paso".

3.1 Propietarios

Esta sección explica el concepto del propietario de un plan de copias de seguridad (tarea) y del

propietario de un archivo comprimido.

Propietario del plan (tarea)

El propietario del plan local de copias de seguridad es el último usuario que modificó o creó el plan.

Las tareas que pertenecen a un plan de copias de seguridad son del propietario del plan de copias de

seguridad.

Las tareas no pertenecen al plan de copias de seguridad, como sucede con las tareas de

recuperación, sino que son propiedad del último usuario que modificó o creó la tarea.

Administración de un plan (tarea) que es propiedad de otro usuario

Si un usuario tiene derechos de Administrador en un equipo, puede modificar las tareas y los planes

de copia de seguridad locales que cualquier usuario registró en el sistema operativo.

Cuando un usuario abre un plan o tarea para edición, que es propiedad de otro usuario, se borran

todas las contraseñas de la tarea. Esto evita el truco "modificar la configuración, dejar la contraseña".

El programa muestra una advertencia cada vez que intenta editar un plan (tarea) que fue modificada

por otro usuario. Al ver la advertencia, tiene dos opciones:

Hacer clic en Cancelar y cree su propio plan o tarea. La tarea original permanecerá intacta.

Continuar con la edición. Deberá ingresar todos las credenciales requeridas para la ejecución del

plan o tarea.

Propietario del archivo

El propietario del archivo es el usuario que guardó el archivo en su destino. Para más exactitud, es el

usuario cuya cuenta se especificó cuando se creó el plan de copias de seguridad en el paso Dónde

realizar copias de seguridad. Por defecto, se usan las credenciales del plan.

3.2 Credenciales utilizadas en planes y tareas de copias de seguridad

En esta sección, se explica el concepto de credenciales de acceso, credenciales del plan de copias de

seguridad y credenciales de tareas.

Credenciales de acceso

Cuando explora las ubicaciones de copias de seguridad, configura las copias de seguridad o crea

tareas de recuperación, posiblemente deba proporcionar credenciales para acceder a varios

recursos, como los datos que incluirá en copias de seguridad o la ubicación en las que se almacenan

(o almacenarán) las copias de seguridad.

22 Copyright © Acronis International GmbH, 2002-2014

Page 23

Si la opción Caché de credenciales (pág. 20) está habilitada (está habilitada de forma

predeterminada), las credenciales que usted proporciona durante una sesión de consola se guardan

para su uso durante las sesiones posteriores. De esta manera, no es necesario ingresar las

credenciales la próxima vez. Las credenciales están en caché de forma independiente para cada

usuario que utiliza la consola en el equipo.

Credenciales del plan de copias de seguridad

Cualquier plan de copias de seguridad que se ejecute en un equipo por parte de un usuario.

En Windows:

De forma predeterminada, el plan se ejecuta en la cuenta del servicio de agente si lo crea un usuario

que tiene privilegios administrativos en el equipo. Si lo crea un usuario regular, como un miembro del

grupo Usuarios, el plan se ejecuta en la cuenta de este usuario.

Al crear un plan de copias de seguridad, solo se le pedirán las credenciales en casos específicos. Por

ejemplo:

Está planificando copias de seguridad como un usuario regular y no ingresó las credenciales

cuando conectó la consola al equipo. Este puede ser el caso cuando la consola está instalada en

el mismo equipo del que está creando una copia de seguridad.

Esta creando una copia de seguridad de un clúster de Microsoft Exchange en un nodo de

almacenamiento.

Especificación explícita de las credenciales

Tiene la opción de especificar explícitamente una cuenta de usuario en la que se ejecutará el plan de

copias de seguridad. Para hacerlo, en la página de creación de plan de copias de seguridad:

1. En la sección Planificar parámetros, haga clic en Mostrar credenciales del plan, comentarios,

etiqueta.

2. Haga clic en Credenciales del plan.

3. Ingrese las credenciales con las que se ejecutará el plan. Cuando introduzca el nombre de una

cuenta de usuario de Active Directory, asegúrese de especificar también el nombre del dominio

(DOMINIO\NombreDeUsuario o NombreDeUsuario@dominio).

En Linux:

No es necesario que especifique las credenciales del plan de copias de seguridad. En Linux, los planes

de copias de seguridad siempre se ejecutan en el usuario raíz.

Credenciales de la tarea

Como un plan de copias de seguridad, un usuario es quien ejecuta todas las tareas.

En Windows:

Cuando crea una tarea, tiene la opción de especificar explícitamente una cuenta en la que se

ejecutará la tarea. Su elección depende de si la tarea se utiliza para un inicio manual o para la

ejecución planificada.

Inicio manual

Cada vez que comienza la tarea manualmente, esta se ejecutará con las credenciales con las que

haya iniciado sesión. Cualquier persona que tenga privilegios administrativos en el equipo

también puede iniciar la tarea. Se ejecutará la tarea con las credenciales de las personas.

23 Copyright © Acronis International GmbH, 2002-2014

Page 24

La tarea siempre ejecutará con las mismas credenciales, independientemente del usuario que

inició la tarea, si especifica las credenciales de las tareas explícitamente.

Inicio programado o postergado.

Las credenciales de las tareas son obligatorias. No puede llevar a cabo la creación de la tarea

hasta que especifique las credenciales de la tarea. Las credenciales de la tarea están

especificadas en la página de creación de tarea de manera similar en que se especifican las

credenciales del plan.

En Linux:

No es necesario que especifique las credenciales de la tarea. En Linux, las tareas siempre se ejecutan

en el usuario raíz.

3.3 Privilegios de usuario en un equipo administrado

Cuando se administra un equipo donde se ejecute Windows, el alcance de los derechos de

administración del usuario dependen de los privilegios del usuario en el equipo.

Usuarios comunes

Un usuario común, como un miembro del grupo de usuarios, tiene los siguientes derechos de

administración:

Realizar la copia de seguridad a nivel de archivo y la recuperación de los archivos a los cuales el

usuario tiene permiso de acceso; pero sin usar una instantánea de copia de seguridad al nivel de

archivo (pág. 100).

Crear y administrar los planes de copia de seguridad y tareas.

Ver (pero no gestionar) los planes y tareas de copia de seguridad creados por otros usuarios.

Ver los registros de sucesos locales.

Operadores de copia de seguridad

Un usuario que sea miembro del grupo de Operadores de copia de seguridad, también tiene el

siguiente permiso de gestión:

Realizar una copia de seguridad y recuperación de todo el equipo o cualquier dato en el equipo,

con o sin la instantánea de un equipo. El uso de un proveedor de instantáneas de hardware

puede seguir exigiendo privilegios administrativos.

Administradores

Un usuario que sea miembro del grupo de administradores, también tiene el siguiente permiso de

gestión:

Ver y gestionar los planes y tareas de la copia de seguridad que pertenecen al usuario en el

equipo.

3.4 Lista de servicios de Acronis

Durante la instalación, Acronis Backup crea varios servicios. Algunos de estos servicios pueden ser

usados por otros productos de Acronis instalados en el equipo.

Servicios de Acronis Backup

Los servicios incluyen el servicio principal y un número de servicios auxiliares.

24 Copyright © Acronis International GmbH, 2002-2014

Page 25

(solo para cuentas

No hay privilegios adicionales

Remote Agent

El servicio principal se puede ejecutar en una cuenta dedicada o en una cuenta que especifique

durante la instalación. Cualquiera de las cuentas posee privilegios necesarios para que el servicio

funcione. Los privilegios incluyen un conjunto de permisos de usuario, la pertenencia a grupos de

seguridad y los permisos de Control total de las claves de registro en la siguiente clave:

HKEY_LOCAL_MACHINE\SOFTWARE\Acronis. No se han concedido permisos para otras claves de

registro.

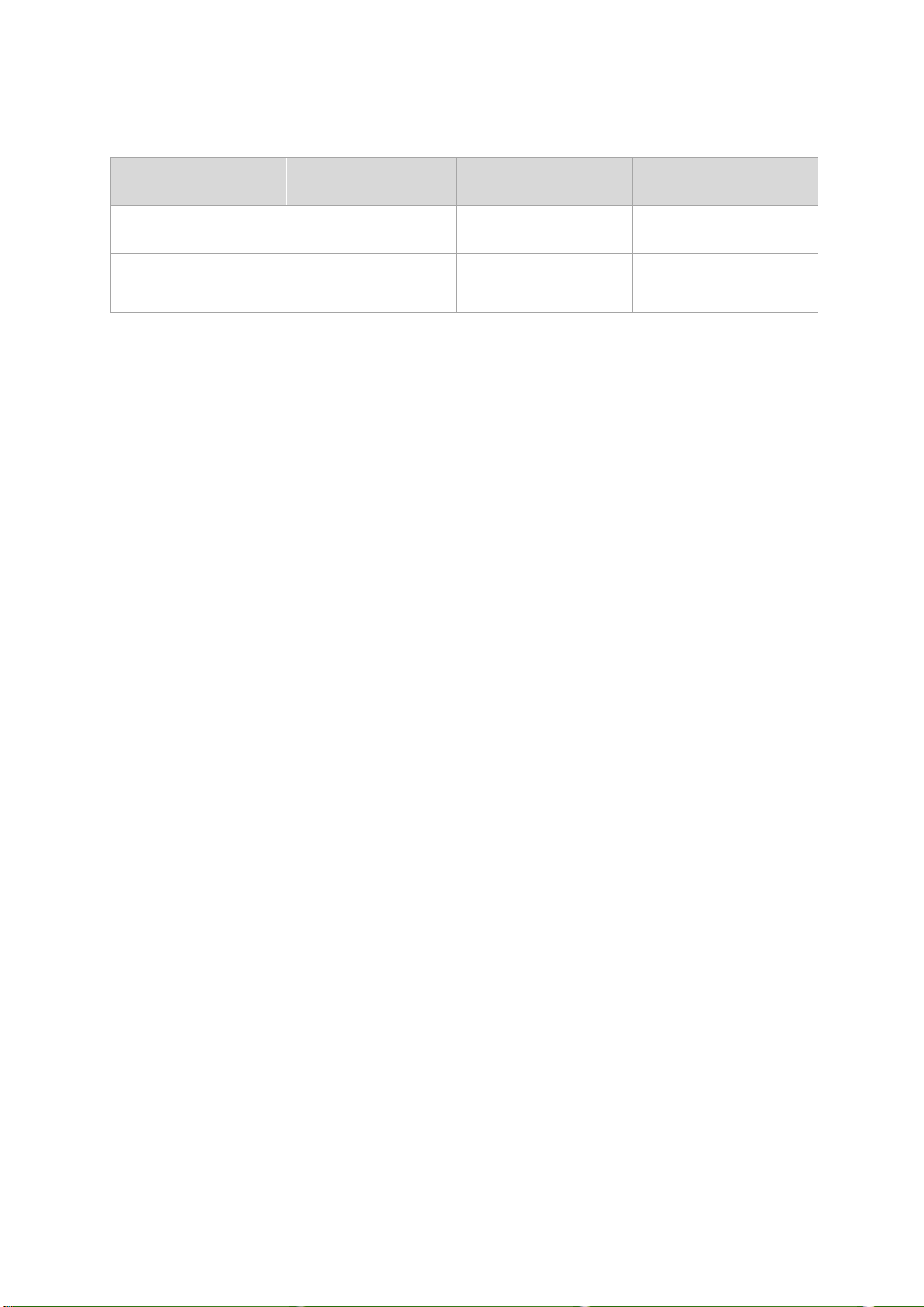

La siguiente tabla enumera los servicios de Acronis Backup y los privilegios para sus cuentas.

Nombre del

se rvicio

Acronis

Managed

Machine

Service

(Servicio

principal)

Acronis VSS

Provider

(Servicio

auxiliar; creado

solamente en

un sistema

operativo de

Windows

Server)

Objetivo Cuenta utilizada

por el servicio

Creación de copias

de seguridad y