Page 1

HP Data Protector A.06.10 Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

N/A

Référence :

remière Édition : Novembre 2008

P

N/A

Page 2

Informations juridiques

© Copyright 2004, 2008 Hewlett-Packard Development Company, L.P.

Logiciel informatique confidentiel. Licence HP valide requise pour la possession, l’utilisation ou la copie. En

accord ave c l e s a r t i c l e s FAR 12. 211 et 12. 212 , l e s l o g iciels info r m a t i q u e s, la documentatio n d e s l o g i c iels et les

informations techniques commerciales sont concédés au gouvernement américain sous licence commerciale

standard du fournisseur.

Les informations contenues dans ce document sont sujettes à des modifications sans préavis. Les garanties

applicables aux produits et services HP sont décrites dans les documents de garantie accompagnant ces

produits et services. Aucune partie du présent document ne saurait être interprétée comme une garantie

supplémentaire. HP ne saurait être tenue responsable des éventuelles erreurs techniques ou d’édition contenues

dans ce guide, ni des omissions.

Intel, Itanium, Pentium, Intel Inside et le logo Intel Inside sont des marques ou des marques déposées d’Intel

Corporation ou de ses filiales aux Etats-Unis et dans d’autres pays.

Microsoft, Windows, Windows XP et Windows NT sont des m arques de Microsoft Corporation déposées aux

Etats-Unis.

Adobe et Acrobat sont des marques d’Adobe Systems Incorporated.

Java est une m a rque de Sun Microsystems, Inc. aux Etats-Unis.

Oracle est une marque déposée aux Etats-Unis d’Oracle Corporation, Redwood City, Californie.

UNIXestunemarquedéposéedeTheOpenGroup.

Imprimé aux Etats-Unis

Page 3

Sommaire

Historiquedespublications................ 11

Aproposdecemanuel ................. 13

Publicvisé ................................. 13

Documentation ............................... 13

Guides................................. 13

Aideenligne.............................. 16

Organisationdeladocumentation..................... 16

Abréviations ............................ 16

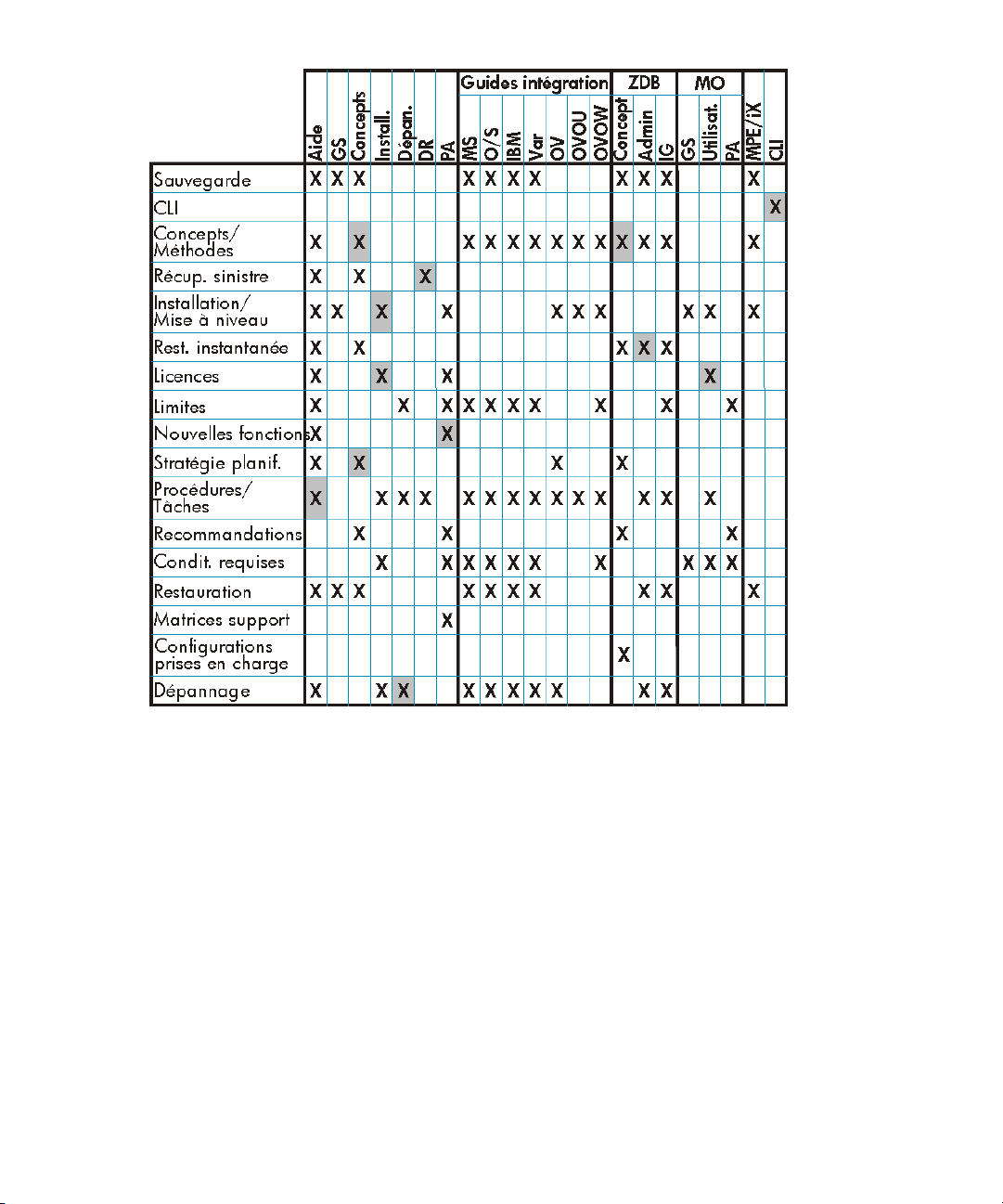

Tableaudedocumentation ...................... 17

Intégrations............................. 18

Conventionstypographiquesetsymboles .................... 20

InterfaceutilisateurgraphiquedeDataProtector ................. 21

Informationsgénérales ............................ 21

AssistancetechniqueHP ........................... 21

Supporttechniquepare-mail ......................... 22

SitesWebHP................................ 22

Voscommentairessurladocumentation..................... 22

1 G énéralités . . . . . . ................ 23

Introduction................................. 23

Sauvegardeavectempsd’indisponibiliténul................... 23

Créationenligneethorslignederépliques ................. 24

Créationderépliques .......................... 25

TypesdesauvegardeZDB......................... 25

Priseenchargesurlesbaies ....................... 26

Restaurationinstantanéeetrestaurationàpartird’unesauvegardeZDB ....... 27

Restaurationinstantanée ......................... 27

Autres méthodes de restauration à partir d’une sauvegarde ZDB . . . . . . . . 27

Possibilités de restauration pour les différents types de sauvegarde ZDB . . . . . 28

2Méthodesderéplication................ 29

Notionsdebasesurlesbaiesdedisques .................... 29

TechnologieRAID ............................ 29

Méthodesderéplication ........................... 30

Réplicationlocale .............................. 31

RéplicationSplitMirror.......................... 32

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

3

Page 4

RéplicationSnapshot........................... 33

Snapshotstandard.......................... 33

Snapshotvsnap........................... 35

Snapclone ............................. 37

RéplicationlocaleavecmiseenmiroirLVMHP-UX .............. 39

Réplicationdistante ............................. 40

RéplicationSplitMirror.......................... 41

Réplicationdistanteetlocale ......................... 41

RéplicationSplitMirror.......................... 42

RéplicationSnapshot........................... 42

3 Utilisation de Data Protector pour la sauvegarde avec temps

d’indisponibilité nul (ZDB) et la restauration instantanée (IR) . . 45

CellulesDataProtector............................ 45

Composantsdelacellule......................... 46

Systèmes d’application . . . . . . . . . . . . . . . . . . . . . . . . 47

Systèmedesauvegarde........................ 47

BasededonnéesZDB ........................ 48

Interfacesutilisateur ........................... 49

Interfacegraphique ......................... 49

Interfacedelignedecommande.................... 50

IntégrationsdebaiesdedisquesavecDataProtector ............... 51

HPStorageWorksDiskArrayXP...................... 51

Réplicationlocale .......................... 51

RéplicationlocaleavecmiseenmiroirLVM ............... 52

Réplicationdistante ......................... 53

Réplicationdistanteetlocale ..................... 54

EMCSymmetrix............................. 55

Réplicationlocale .......................... 56

RéplicationlocaleavecmiseenmiroirLVM ............... 56

Réplicationdistante ......................... 57

Réplicationdistanteetlocale ..................... 58

HPStorageWorksVirtualArray ...................... 59

PrésentationdestockageVA...................... 59

Réplicationlocale .......................... 60

RéplicationlocaleavecmiseenmiroirLVM ............... 60

HPStorageWorksEnterpriseVirtualArray.................. 61

PrésentationdestockageEVA..................... 61

Réplicationlocale .......................... 62

RéplicationlocaleavecmiseenmiroirLVM ............... 62

Réplicationdistanteetlocale ..................... 63

Intégrationsd’applications .......................... 64

Cohérence des données d’application . . . . . . . . . . . . . . . . . . . 64

Journauxdetransactions ....................... 65

Restauration............................... 65

4

Page 5

4Cycledevied’uneréplique............... 67

Généralités................................. 67

Créationderépliques ............................ 69

Jeuxderépliques ............................ 70

Rotationdesjeuxderépliques....................... 70

Planificationd’uneréplication....................... 71

Utilisationdesrépliques ........................... 71

ZDBsurbande ............................. 71

ZDBsurdisque ............................. 72

ZDBsurdisque+bande ......................... 72

Restaurationinstantanée ......................... 73

Suppressionderépliques........................... 73

5Processusd’unesessionZDB .............. 75

PrésentationduprocessusZDB......................... 75

Localisationdesobjetsdedonnées....................... 75

Arrêtdel’applicationoudelabasededonnées................. 76

Créationd’uneréplique ........................... 77

Réplicationdesobjetsdedonnées..................... 77

Transfertdelarépliquesurbande ....................... 77

Sauvegarded’unerépliquesurbande ................... 78

Créationdepointsdemontage .................... 78

Transfertstandarddedonnéessurbande ................ 78

SauvegardeZDBincrémentale..................... 78

Sauvegardedirecte ......................... 78

Répliqueaprèslacréation ........................ 78

Enregistrementdesinformationsdesession ................... 79

Enregistrement des informations de session dans la base de données interne . . . 79

6 Restauration instantanée et autres méthodes de restauration à

partirdesessionsZDB.................. 81

Présentationduprocessusderestauration.................... 81

Restaurationinstantanée ......................... 81

RestaurationDataProtectorstandard.................... 82

RestaurationSplitMirror ......................... 83

Restaurationinstantanée ........................... 83

Processusderestaurationinstantanée.................... 84

RestaurationinstantanéeetmiseenmiroirLVM.............. 86

Restaurationinstantanéedansuncluster................. 86

RestaurationSplitMirror ........................... 86

ProcessusSplitMirror........................... 86

7Planification ..................... 89

Introduction................................. 89

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

5

Page 6

Souplessedesrestaurations........................ 89

BaiesdedisquesSplitMirror ......................... 89

BaiesdedisquesSnapshotVAetEVA ..................... 90

Typesdesnapshots ........................... 90

Snapshotsstandard ......................... 90

Snapshotsvsnap........................... 90

Snapclones............................. 90

Autresconsidérationssurlesbaies..................... 91

Créationd’unerépliquesurEVA.................... 91

JeuxderépliquessurEVA....................... 91

Gestiondelasimultanéité........................... 91

Verrouillage............................... 91

Verrouillagedepériphériquedesauvegarde............... 91

Verrouillagededisque........................ 92

Scénariosdesauvegarde........................... 92

AConfigurationsprisesencharge............. 95

Introduction................................. 95

ConfigurationsHPStorageWorksDiskArrayXPprisesencharge.......... 96

Configurationsderéplicationlocale .................... 96

Configurationàhôtesimple(BC1) ................... 98

Configurationsencascade ...................... 99

Configurations de réplication locale avec mise en miroir LVM HP-UX . . . . . . . 100

Configurationsderéplicationdistante.................... 103

Configurationsderéplicationdistanteetlocale................ 105

Configurationsdecluster ....................... 107

ConfigurationsEMCSymmetrixprisesencharge................. 108

Configurationsderéplicationlocale .................... 108

Configurations de réplication locale avec mise en miroir LVM HP-UX . . . . . . . 110

Configurationsderéplicationdistante.................... 113

Configurationsderéplicationdistanteetlocale................ 115

Configurationsdecluster ....................... 117

Configurationssnapshotprisesencharge.................... 118

ConfigurationsderéplicationlocalesurVAetEVA.............. 118

Configurations de réplication locale avec mise en miroir LVM HP-UX sur EVA . . . 121

Configurations de réplication locale avec mise en miroir LVM HP-UX sur VA . . . 125

ConfigurationsderéplicationdistanteetlocalesurEVA............ 127

Glossaire . . . . . .................. 131

Index ......................... 193

6

Page 7

Figures

1

InterfaceutilisateurgraphiquedeDataProtector............ 21

2

Sauvegarde avec tem

3

Virtualisationdedisques...................... 29

4

Virtualisation de d

5

RéplicationSplitMirror ...................... 32

6

Créationd’unsnapshotstandard .................. 34

7

Créationd’unsnapshotvsnap ................... 36

8

Créationd’unsnapclone...................... 38

9

Configuration d’une cellule Data Protector pour la sauvegarde avec temps

d’indisponibiliténuletlarestaurationinstantanée ........... 46

10

Localisation des com

11

InterfaceutilisateurgraphiquedeDataProtector............ 50

12

Exempledeconfigurat

13

ExempledeconfigurationdemiseenmiroirLVMXP.......... 53

14

Exempledeconfigurati

15

ConfigurationCA+BCdansuncluster ............... 55

16

Exempledeconfiguratio

17

ExempledeconfigurationdemiseenmiroirLVMEMC......... 57

ps d’indisponibilité nul et restauration instantanée . . 24

isquesavecRAID................. 30

posantslogicielspourZDB+IR.......... 47

ionBCXP .................. 52

onCAXP .................. 54

nTimeFinder ................ 56

18

ExempledeconfigurationS

19

Exemple de configuration SRDF et TimeFinder dans un cluster . . . . . . 59

20

ExempledeconfigurationS

21

ExempledeconfigurationdemiseenmiroirLVMVA.......... 61

22

Exempledeconfigurationdem

23

ExempledeconfigurationCA+BCEVA............... 64

24

Cycledevied’uneréplique .................... 68

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

RDF................... 58

napshotBC ............... 60

iseenmiroirLVMEVA ......... 63

7

Page 8

25

Cycledevied’uneréplique .................... 69

26

Exemplederestaurationinstantanée................. 84

27

ExemplederestaurationSplitMirror................. 87

28

ConfigurationBCXP1 ...................... 97

29

Configuration BC XP 2

30

ConfigurationBCXP3 ...................... 98

31

ConfigurationBC1XP....................... 99

32

Configurationencascade ..................... 100

33

Configuration de mise en

34

ConfigurationdemiseenmiroirLVM2................ 102

35

Configuration de mise en mi

36

ConfigurationdemiseenmiroirLVM4................ 103

37

Configuration de mise en mi

38

ConfigurationCAXP1 ...................... 104

39

ConfigurationCAXP2 ...................... 104

40

ConfigurationCAXP3 ...................... 105

41

ConfigurationCAXP4 ...................... 105

42

ConfigurationCA+BCXP1.................... 106

43

ConfigurationCA+BCXP2.................... 106

44

ConfigurationCA+BCXP3.................... 107

...................... 97

miroirLVM1................ 101

roirLVM3................ 102

roirLVMdansuncluster.......... 103

45

ConfigurationCA+BCXP4.................... 107

46

ConfigurationCA+BCdansuncluster ............... 108

47

ConfigurationTimeFinder1 .................... 109

48

ConfigurationTimeFinder2 .................... 109

49

ConfigurationTimeFinder3 .................... 110

50

ConfigurationdemiseenmiroirLVM1................ 111

51

Configuration de mise en miroir LVM 2

52

ConfigurationdemiseenmiroirLVM3................ 112

53

Configuration de mise en miroir LVM 4

8

................ 111

................ 112

Page 9

54

Configuration de mi

55

ConfigurationSRDF1....................... 113

seenmiroirLVM5................ 113

56

ConfigurationSRDF2....................... 1

57

ConfigurationSRDF3....................... 114

58

ConfigurationSRDF4....................... 11

59

ConfigurationSRDF+TimeFinder1................. 115

60

Configuration SRDF + Time

61

ConfigurationSRDF+TimeFinder3................. 116

62

Configuration SRDF + Time

63

ConfigurationSRDF+TimeFinderdansuncluster ........... 118

64

Configuration de snapshot B

65

ConfigurationdesnapshotBC2 .................. 120

66

Configuration de snapshot BC

67

ConfigurationdemiseenmiroirLVMpriseencharge1......... 122

68

Configuration de mise en miroi

69

ConfigurationdemiseenmiroirLVM3................ 124

70

Configuration de mise en miroir

71

ConfigurationdemiseenmiroirLVMpriseencharge2......... 126

Finder2................. 116

Finder4................. 117

C1 .................. 119

3 .................. 121

rLVMpriseencharge2......... 123

LVMpriseencharge1......... 125

14

5

72

Configuration de mise en miroir L

73

ConfigurationdemiseenmiroirLVMpriseencharge4......... 127

74

Configuration de mise en miroir LV

75

ConfigurationCA+BCEVA1 ................... 128

76

ConfigurationCA+BCEVA2 ................... 128

77

ConfigurationCA+BCEVA3 ................... 129

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

VMpriseencharge3......... 126

Mdansuncluster.......... 127

9

Page 10

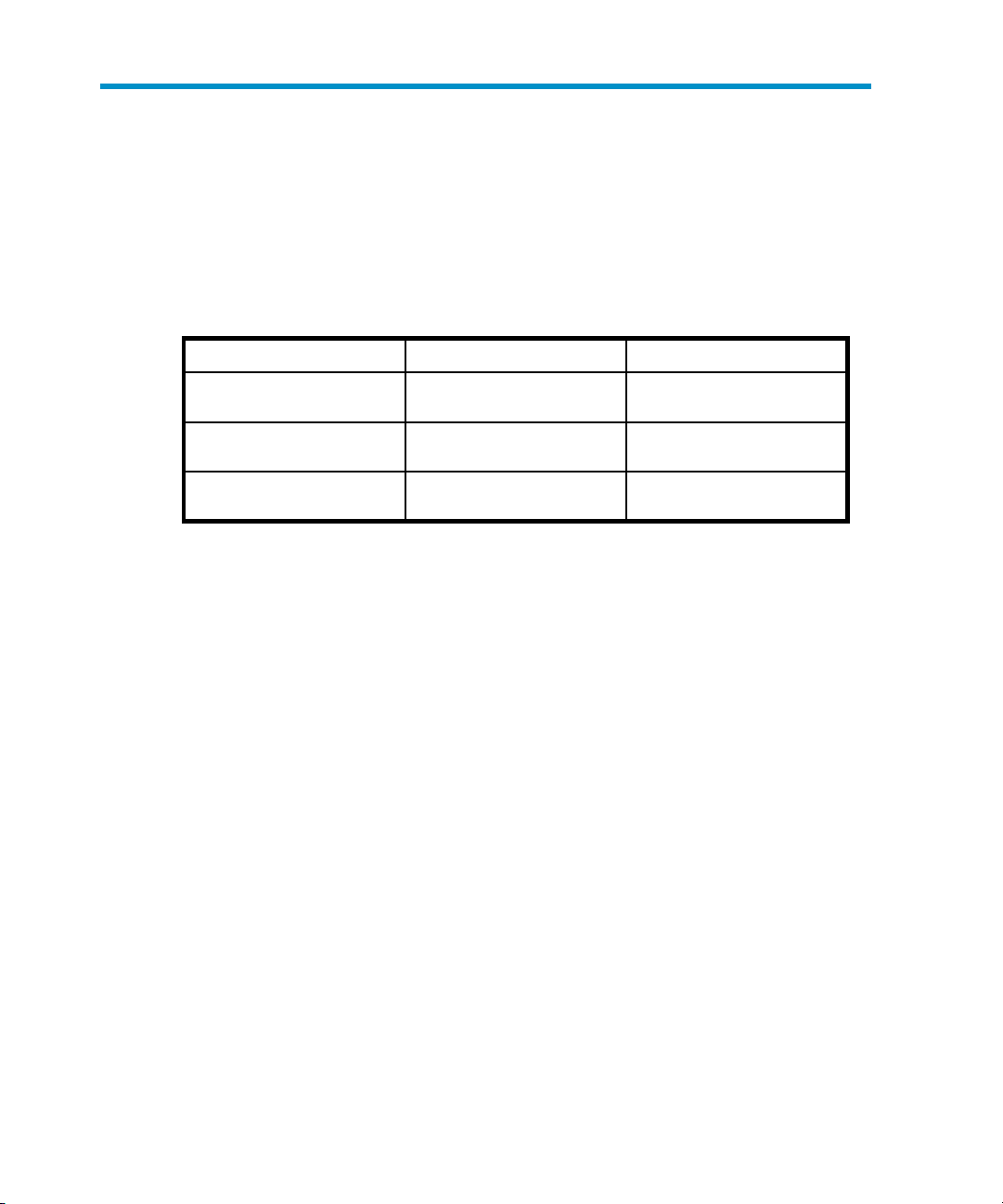

Tableaux

1

Informationssurcetteédition.................... 11

2

Conventionstypographiques .................... 20

3

TypesdesauvegardeZDBetbaies ................. 26

4

TypesdesauvegardeZDBetrestauration............... 28

5

Baiesdedisquess’intégrantàDataProtector............. 51

6

Scénarios de sauvega

7

Baiesdedisquess’intégrantàDataProtector............. 95

rde ..................... 92

10

Page 11

Historique des publications

Entrelesdifférenteséditionsdesguides,desmisesàjourpeuventêtrepubliéespour

corriger des erreurs ou refléter des modifications du produit. Assurez-vous de recevoir

les éditions nouvelles ou mises à jour en vous abonnant au service support produit

correspondant. Pour plus d’informations, contactez votre représentant HP.

Tableau 1 - Informations sur cette édition

Référence

B6960-90112

B6960-96011

N/A

Edition du guide Produit

Octobre 2004

Juillet 2006

Novembre 2008

Data Protector V ersion

A.05.50

Data Protector V ersion

A.06.00

Data Protector V ersion

A.06.10

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

11

Page 12

12

Historique des publications

Page 13

Aproposdecemanuel

Ce manuel décrit les concepts de sauvegarde avec temps d’indisponibilité nul et de

restauration instantanée ainsi que leur fonctionnement dans Data Protector.

Public visé

Ce manuel s’adresse aux utilisateurs qui s’intéressent aux concepts de sauvegarde avec

temps d’indisponibilité nul et de restauration instantanée de D ata Protector et qui

souhaitent amé

vous recommandons d’utiliser ce manuel avec le Guide conceptuel HP Data Protector,le

Guide de l’administrateur Z DB (sauvegarde avec temps d’indisponibilité nul) HP Data

Protector et l

Data Protector, qui met tent l’accent sur les tâches du logiciel.

Documentation

Vous pouvez consulter d’autres documents ainsi que l’aide en ligne si vous avez besoin

d’informations connexes.

Guides

Les guides de Data Protector sont disponibles sous forme imprimée et au format

PDF. Installez les fichiers PDF lors de la procédure d’installation de Data Protector

en sélectionnant le composant Documentation et aide en français sous

Windows ou

répertoire répertoire_Data_Protector\docs sousWindowsetdanslerépertoire

/opt/omni/doc/C/ sous UNIX.

Ces docum

Center :

ttp://www.hp.com/support/manuals

h

Dans la se

puis sélectionnez votre produit.

• Guide conceptuel HP Data Protector

Ce guide d

sur le fo

qui met l’accent sur les tâches que vous dev ez réaliser.

• Guide d’installation et de choix des licences HP Data Protector

liorerlesstratégiesdesauvegardedesystèmeshautedisponibilité.Nous

e Guide d’intégration ZDB (sauvegarde avec temps d’indisponibilité nul) HP

le composant OB2-DOCS sous UNIX. Les guides sont copiés dans le

ents sont disponibles sur la pa ge Manuals du site Web HP Business Suppor t

ction Storage (Stockage), cliquez sur Storage Software (Logiciels de stockage)

écrit les concepts Data Protector et fournit des informations de fond

nctionnement du logiciel. Il est destiné à être utilisé avec l’aide en ligne

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

13

Page 14

Ce guide décrit la procédure d’installation de Data Protector en fonction de

votre système d’exploitation et de l’architecture de votre environnement. En

outre, il contient des informations sur les mises à niveau de Data Protector et sur

l’obtention de licences correspondant à votre environnement.

• GuidededépannageHPDataProtector

Enfin, il décrit comment résoudre les problèmes auxquels vous pouvez être

confronté avec Data Protector .

• Guide de rcupration aprs sinistre HP Data Protector

Vous y trouverez des instructions pour planifier, préparer et tester des procédures

de récupération après sinistre.

• Guides d’intégration du logiciel HP Data Protector

Ces guides décrivent la configuration et l’utilisation de Data Protector dans le

cadredelasauvegardeetdelarestaurationdedifférentesbasesdedonnées

et applications. Ils s’adressent aux opérateurs ou aux administrateurs de

sauvegarde. Il existe quatre guides :

• Guide d’intégration HP Data Protector pour les applications Microsoft : SQL

Server, SharePoint Portal Server, Exchange Server et Volume Shadow Copy

Service

Ce guide décrit l’intégration de Data Protector avec les applications Microsoft

suivantes : Microsoft Exchange Server, Microsoft SQL Server et Volume

Shadow Copy Service.

• Guide d’intégration HP Data Protector pour Oracle et SAP

Ce guide décrit l’intégration de Data Protector avec Oracle, SAP R3 et SAP

DB/MaxDB.

• Guide d’intégration H P Data Protector pour les app lications IBM : Informix,

DB2 et Lotus Notes/Domino

Ce guide décrit l’intégration de Data Protector avec les applications IBM

suivantes : Informix Server, IBM DB2 et Lotus Notes/Domino Server.

• Guide d’intégration HP Data Protector pour VMware Virtual Infrastructure,

Sybase, Network Node Manager et le serveur NDMP (Network Data

Management Protocol)

Ce guide décrit l’intégration de Data Protector avec VMware Virtual

Infrastructure, Sybase, Network Node Mana ger et le serveur NDMP (Network

Data Management Protocol).

• Guide d’intégration HP Data Protector pour HP Service Information Portal

Ce guide décrit l’installation, la configuration et l’utilisation de l’intégration

de Data Protector avec HP Service Information Portal. Il est destiné aux

administrateurs de sauvegarde. Il traite notamment de l’utilisation de

l’application pour la gestion des services Data Protector.

• Guide d’intégration HP Data Protector pour HP Reporter

Ce manuel décrit l’installation, la configuration et l’utilisation de l’intégration

de Data Protector avec HP Reporter. Il est destiné aux administrateurs de

sauvegarde. Il traite notamment de l’utilisation de l’application pour la gestion

des services D ata Protector.

14

Aproposdecemanuel

Page 15

• Guide d’intégration HP Data Protector pour HP Operations Manager sous UNIX

Ce guide décrit les procédures de surveillance et de gestion de l’état et des

performances de l’environnement Data Protector avec HP O perations Manager

et HP Service Navigator sous UNIX.

• Guide d’intégration HP Data Protector pour HP Operations Ma n ager sous

Windows

Ce guide décrit les procédures de surveillance et de gestion de l’état et des

performances de l’environnement Data Protector avec HP O perations Manager

et HP Service Navigator sous Windows.

• Guide d’intégration de HP Data Protector pour HP Performance Manager et

HP Performance Agent

Ce guide décrit les procédures de surveillance et de gestion de l’état et des

performances de l’environnement Data Protector avec HP Performance Manager

(PM) et HP Performance Agent (PA) sous Windows, HP-UX, Solaris et Linux.

• Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul) HP Data

Protector

CeguidedécritlesconceptsDataProtectordesauvegardeavectemps

d’indisponibilité nul et de restauration instantanée et fournit des informations

de base sur le fonctionnement de Data Protector dans un environnement de

sauvegarde avec temps d’indisponibilité nul. Il est destiné à être utilisé avec

le Guide de l’administrateur ZDB (sauvegarde avec temps d’indisponibilité

nul) HP Data Protector et le Guide d’intégration ZDB (sauvegarde avec temps

d’indisponibilité nul) HP Data Protector.

• Guide de l’administrateur ZDB (sauvegarde avec temps d’indisponibilité nul)

HP Data Protector

Ce guide décrit la configuration et l’utilisation de l’intégration de Data Protector

avec HP StorageWorks Virtual Array, HP StorageWorks Enterprise Virtual Array,

EMC Symmetrix Remote Data Facility, TimeFinder et HP StorageWorks Disk Array

XP. Il s’adresse aux opérateurs ou aux administrateurs de sauvegarde. Il traite de

la sauvegarde avec temps d’indisponibilité nul, de la restauration instantanée et

de la restauration de systèmes de fichiers et d’images disque.

• Guide d’intégration ZDB (sauvegarde avec temps d’indisponibilité nul) HP Data

Protector

Ce guide décrit la configuration et l’utilisation de Data Protector pour effectuer

une sauvegarde avec temps d’indisponibilité nul, une restauration instantanée,

ainsi qu’une restauration standard d’Oracle, de SAP R/3, de Microsoft Exchange

Server et d’applications de bases de données Microsoft SQL Server. Ce guide

décrit également la configuration et l’utilisation de Data Protector pour effectuer

une sauvegarde et une restauration avec Microsoft Volume Shadow Copy

Service.

• Guide de l’utilisateur MPE/iX System HP Data Protector

Ce guide décrit la configuration des clients MPE/iX, ainsi que la sauvegarde et

la restauration des données MPE/iX.

• Guide de l’utilisateur Media Operations HP Data Protector

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

15

Page 16

Ce guide vous indique comment procéder au suivi et à la gestion des supports

de stockage hors ligne. Il décrit l’installation et la configuration de l’application,

la réalisation des opérations quotidiennes relatives aux supports et la production

de rapports.

• Références, notes de publication et annonces produits HP Data Protector

Ce guide fournit une description des nouveautés de HP Data Protector A.06.10.

Ilfournitégalementdesinformationssurlesconfigurationsprisesencharge

(périphériques, plates-formes et intégrations de bases de données en ligne,

SANetZDB),lescorrectifsrequis,leslimites,ainsiquelesproblèmesconnuset

leurssolutions. Uneversionmiseàjourdesconfigurationsprisesenchargeest

disponible à l’adresse suivante : h

• Références, notes de publication et annonces produits HP Data Protector pour les

intégrations HP Operations Manager, HP Reporter, HP Performance Manager,

HP Performance Agent et HP Service Information Portal

Ce guide remplit une fonction similaire pour les intégrations énumérées.

• Références, notes de publication et annonces produits HP Data Protector Media

Operations

Ce guide remplit une fonction similaire pour Media Operations.

ttp://www.hp.com/support/manuals

Aide en lig

ne

Data Protector comporte une aide en ligne contextuelle (F1) et des rubriques d’aide

pour les plates-formes Windows et UNIX.

Vous pouvez accéder à l’aide en ligne à partir du répertoire de niveau supérieur situé

sur le DVD

• Windows: Décompressez DP_help.zip et ouvrez DP_help.chm.

• UNIX: Décompressez le fichier d’archive DP_help.tar.gz et accédez au

système

d’installation sans procéder à l’installation de Data Protector :

d’aide en ligne à partir de DP_help.htm.

Organisation de la documentation

Abréviations

Les abréviations utilisées dans le tableau décrivant l’organisation de la documentation

xpliquées ci-dessous. Les titres des guides contiennent tous les mots “HP Data

sont e

Protector”.

16

Aproposdecemanuel

Page 17

Abréviation Guide

CLI

Concepts

DR

GS

Aide Aide en ligne

Référence à l’interface de ligne de commande

Guide c onceptuel

Guide de récupération après sinistre

Guidededémarragerapide

IG-IBM

IG-MS

IG-O/S Guide d’intégra

IG-OMU

IG-OMW

IG-PM/PA Guide d’intégr

IG-Report

IG-SIP

IG-Var

Install Guide d’installation et de choix des licences

MO GS

MO RN

MO UG

MPE/iX Guide de l’utilisateur MPE/iX System

PA

Dépan.

Guide d’intégration — applications IBM

Guide d’intégration — applications Microsoft

tion — Oracle, SAP R/3 et SAP DB/MaxDB

Guide d’intégration — HP Operations Manager, UNIX

Guide d’intégration — HP Operations Manager, Windows

ation — Performance Manager et Performance Agent

Guide d’intégration — HP Reporter

Guide d’intégration — HP Service Information Portal

Guide d’intég

et serveur NDM

Guide de démarrage Media Operations

Références,

Operations

Guide de l’utilisateur Media Operations

Références, notes de publication et annonces produits

Guidededépannage

ration — VMware, Sybase, Network Node Manager

P

notes de publication et annon ces produits Media

ZDBAdmin Guidedel’administrateurZDB

Concept ZD

ZDB IG

B

Tableau de documentation

Le tableau suivant indique où trouver différents types d’informations. Les cases grisées

signale

nt des documents à consulter en priorité.

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

Guide conc

Guide d’intégration ZDB

eptuel ZDB

17

Page 18

Intégrations

Le tableau ci-dessous vous permet de repérer le guide à consulter pour obtenir des

détails sur une intégration particulière :

18

Aproposdecemanuel

Page 19

Intégration

Guide

HP Operations Manager pour UNIX/pour Windows

HP Performance Manager IG-PM/PA

HP Performance Agent IG-PM/PA

HP Reporter

HP Service Informat

HP StorageWorks Disk Array XP tous les ZDB

HP StorageWorks Enterprise Virtual Array (EVA) tous les ZDB

HP StorageWorks Virtual Array (VA) tous les ZDB

IBM D B2 UDB IG-IBM

Informix

Lotus Notes/Domino

Media Operations Utilisateur MO

MPE/iX System MPE/iX

Microsoft Excha

Boîte aux lettres Microsoft Exchange unique

Microsoft SQL Server

Microsoft Volum

Serveur NDMP

Network Node Manager (NNM)

ion Portal

nge Server

eShadowCopyService(VSS)

IG-OMU, IG-OMW

IG-R

IG-SIP

IG-IBM

IG-IBM

IG-MS, ZDB IG

IG-MS

IG-MS, ZDB IG

IG-MS, ZDB IG

IG-Var

IG-Var

Oracle

Oracle ZDB

SAP DB

SAP R/3 IG-O/S, ZDB IG

Sybase

Symmetrix (EMC)

VMware

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

IG-O/S

ZDB IG

IG-O/S

IG-Var

tous les ZDB

IG-Var

19

Page 20

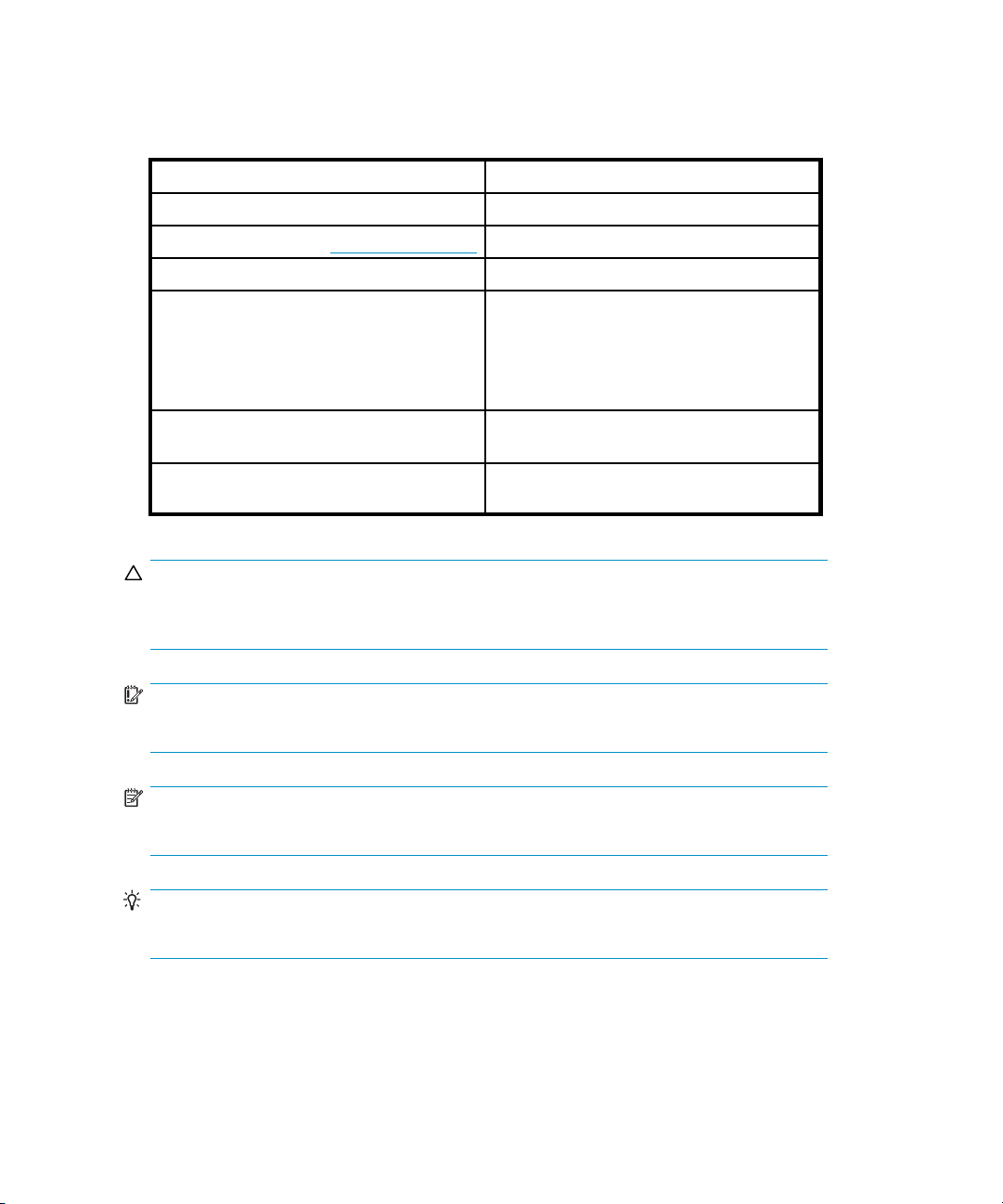

Conventions typog

Tableau 2 - Conventions typographiques

raphiques et symboles

Convention

Texte bleu : Tableau 2 à la page 20 Renvois et adresses électroniques

Texte souligné en bleu : http://www.hp.com Adresses de sites Web

Italiques Texte mis en évid

Police non proportionnelle

Police non proportionnelle +

italiques

Elément

ence

• Noms de fichier et de répertoire

• Informations affichées par le système

• Code

• Commandes et leurs arguments, valeurs

des arguments

• Variables de code

• Variables de commande

Texte réd

proporti

igé avec une police non

onnelle et mis en évidence

ATTENTION :

Le non-respect de ces instructions présente des risques, tant pour le matériel que

pour les d

onnées qu’il contient.

IMPORTANT :

Explications ou instructions spécifiques.

20

REMARQUE :

Informations complémentaires.

CONSEIL :

Conseils et raccourcis utiles.

Aproposdecemanuel

Page 21

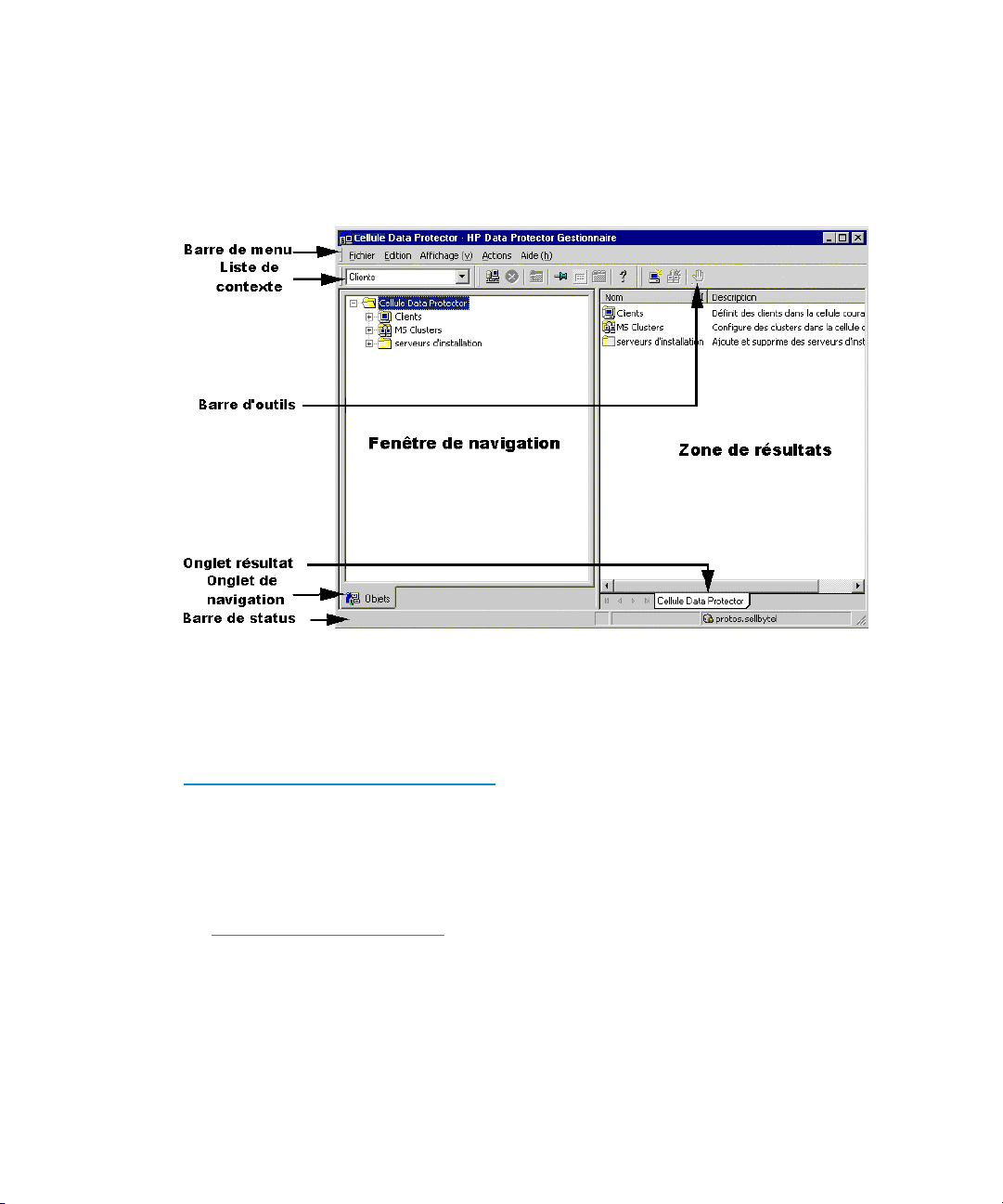

Interface utilisa

teurgraphiquedeDataProtector

L’interface util

Windows et UNIX. V

Windows uniquem

l’interface utilisateur graphique de Data Protector, reportez-vous à l’aide en ligne.

Figure 1 - Interface utilisateur graphique de Data Protector

isateurgraphiquedeDataProtectorseprésentedelamêmefaçonsous

ous pouvez utiliser l’interface d’origine de Data Protector (sous

ent) ou l’interface Java d e Data Protector. Pour en savoir plus sur

Informa

tions générales

Vous tro

h

uverez des informations g énérales sur Data Protector à l’adresse suivante :

www.hp.com/go/data protector.

ttp://

Assistance technique HP

Pour plus d’informations sur l’assistance technique fournie dans les différentes régions du

monde,consultezlesiteWebHPàl’adressesuivante:

h

ttp://www.hp.com/support

Avant de contacter HP, assurez-vous de disposer des informations suivantes :

• Nometnumérodemodèle

• Numéro d’enregistrement auprès de l’assistance technique (le cas échéant)

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

21

Page 22

• Numéro de série du produit

• Messages d’erreur

• Type de système d’exploitation et niveau de révision

• Vos questions, aussi détaillées que possible

Support techniqu

HPvousrecommanded’enregistrervotreproduitsurlesiteWebSubscriber’sChoice

for Business :

h

ttp://www.hp.com/go/e-updates

Suite à l’enregistrement, vous recevrez un e-mail vous informant des a m éliorations

apportées au pr

microprogrammes et d’autres ressources disponibles pour le produit.

oduit, des nouvelles versions de pilotes, des mises à jour de

Sites Web HP

Pour plus d’informations, consultez les sites Web HP suivants :

•h

ttp://www.hp.com

•http://www.hp.com/go/software

•http://www.hp.com/service_locator

•http://www.hp.com/support/ma nuals

•http://www.hp.com/support/downloads

Vos comment

HP souhaite connaître votre opinion.

Pour nous faire parvenir vos commentaires et suggestions sur la documentation

des produi

soumissions deviennent propriété de HP.

aires sur la documentation

ts,veuillezenvoyerunmessageàDP.DocFeedback@hp.com.Toutesles

e par e-mail

22

Aproposdecemanuel

Page 23

1 Généralités

Introduction

Les fonctions de sauvegarde avec temps d’indisponibilité nul (ZDB) et de restauration

instantanée (IR) présentent deux avantages non négligeables par rapport aux autres

méthodes de sauvegarde et de restauration :

• Temps d’indisponibilité ou impact minimal sur le système d’application au cours

de la sauvegarde

• Rapidité des opérations de restauration (se comptent en minutes et non en heures)

L’accroissement des besoins de sécurisation des données pour les applications

stratégiques et la sophistication des environnements SAN (Storage Area Network) ont

rapidement conduit à une utilisation plus répandue des baies de disques de grande

capacité mettant en oeuvre la technologie RAID. Celles-ci peuvent héberger des bases

de données d’application contenant un volume considérable de données.

Grâce aux techniques de virtualisation du stockage, vous pouvez diviser les baies en

plusieurs disques virtuels. Ceux-ci peuvent être copiés facilement au sein d’une baie,

parfois à de nombreuses reprises selon la technologie de baie et l’espace de stockage

disponible. Il est ainsi possible de manipuler les c opies de données sans risque pour les

données originales. Vous disposez donc de solutions de sauvegarde efficaces pour les

applications stratégiques et haute disponibilité.

Dans le contexte actuel où les informations doivent être disponibles en permanence, les

méthodes classiques de sauvegarde/restauration sur bande ne sont pas assez rapides

pour traiter les volumes considérables d’informations que contiennent les bases de

données de plusieurs téraoctets utilisées par les entreprises.

Ce manuel décrit les fonctions de sauvegarde avec temps d’indisponibilité nul (ZDB) et

de restauration instantanée (IR) qui exploitent les atouts des baies de disques afin de

rationaliser les procédures de sauvegarde et de restauration.

Sauvegarde avec temps d’indisponibilité nul

Les méth

applica

doit être mise hors ligne ou, si l’application le permet, placée en mode de sauvegarde

rapide pendant que les données qu’elle contient sont transférées sur une bande.

La mise hors ligne peut fortement perturber le fonctionnement de l’application. Quant

au mode

odes classiques de sauvegarde sur bande ne sont pas adaptées aux

tions de base de données de grande capacité ; en effet, la base de données

de sauvegarde rapide, il peut générer un grand nombre de journaux

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

23

Page 24

detransactionsvolumineux,cequiajouteunechargesupplémentaireausystème

d’application.

La sauvegarde avec temps d’indisponibilité nul (ZDB) utilise la technologie des baies de

disques pour minimiser les interruptions. De façon très générale, une copie ou réplique

des données est créée ou conservée sur une baie de disques. Ce processus est très

rapide et a peu d’impact sur les performances du système. La réplique elle-même peut

constituer la sauvegarde ou elle peut être transférée sur bande sans que l’utilisation de

la base de données source par l’application ne soit interrompue.

Selon le matériel et le logiciel avec lesquels elle est créée, la réplique peut être une

copie conforme (miroir, snapclone) ou une copie virtuelle (snapshot) des données

sauvegardées.

Lors de la sauvegarde avec temps d’indisponibilité nul, la réplication (le processus de

création ou de conservation d’une réplique) est le principal facteur de la minimisation

des interruptions de l’application.

Figure 2 - Sauvegarde avec temps d’indisponibilité nul et restauration

instantané

e

Création en ligne et hors ligne de répliques

Dans le cas des applications de base de données, vous pouvez effectuer la sauvegarde

alors que la base de données est en ligne ou hors ligne.

• Sauvegarde en ligne

La base de données est placée en mode de sauvegarde rapide tandis que la

réplique des sections à sauvegarder est créée. Dans ce mode, toute modification

apportée à la base de données est reportée dans des journaux de transactions,

et non dans la base de données. Lorsque la base est à nouveau totalement

opérationnelle, elle est mise à jour à partir des journaux de transactions. De

cette manière, il est possible d’intervenir sur la base de données sans arrêter

l’application.

• Sauvegarde hors ligne

La base de données est simplement arrêtée durant la création d’une réplique et

aucune transaction n’est possible pendant ce temps.

24

Généralités

Page 25

Une fois la réplique créée, la base revient en mode de fonctionnement normal. Toutes les

opérations de sauvegarde suivantes (transfert d es données sur bande, par exemple) sont

effectuées sur la réplique, ce qui permet à la base de données de rester op érationnelle.

Dans les deux cas, l’effet sur l’application est limité à la période pendant laquelle

la réplique est créée ; il est donc moindre par rapport aux méthodes classiques de

sauvegarde sur bande. Dans le cas d’une sauvegarde en ligne, la base de données

fonctionne en permanence (temps d’indisponibilité nul) et l’impact sur les performances

peut être minime ; il se limite surtout aux effets d’un accroissement du nombre de

données à enregistrer dans les journaux de transactions.

Création de répliques

La réplication permet de créer une réplique des données d’application/de système

de fichiers à un instant donné.

Les volumes co

appelés volumes sources. Ces objets sont répliqués sur un nombre équivalent de volumes

cibles. Lorsque le processus de réplication est terminé, les données des volumes cibles

constituent

Il existe actuellement deux méthodes de réplication de base (décrites plus en détail

dans le Chapitre 2 à la page 29) :

• Split Mirror

Unmiroirestunecopiedynamiquedesdonnéessourcesaveclesquellesilest

synchronisé. Toute modification apportée aux données sources est également

appliquée à

Cette méthode permet de créer et de conserver une copie des données de

l’application/du système de fichiers durant une utilisation normale de l’application.

Pour qu’une

la source. Les données sont sauvegardées à partir du miroir ; celui-ci est ensuite

resynchronisé avec la source.

•Pourplusd

page 32.

• Snapshot (instantané)

Une répliq

Le snapshot peut être une copie complète, indépendante du volume source, ou une

copie virtuelle qui dépend toujours du volume source.

•Pourplus

page 33.

ntenant les objets de données sources ou d’origine à répliquer sont

la réplique.

(copie miroir)

la copie miroir.

réplique puisse être créée, le miroir est temporairement séparé de

’informations, reportez-vous à la section “Réplication Split Mirror”àla

ue snapshot est le résultat de la copie de données à un moment particulier.

d’informations, reportez-vous à la section “Réplication Snapshot”àla

TypesdesauvegardeZDB

Une fois la réplique créée (quelle que soit la méthode utilisée), vous pouvez la

sauvegarder.Elleestmontéesurunsystèmedesauvegardeconnectéàlabaiesur

laquelle elle a été créée. Pour tirer pleinement parti de la sauvegarde avec temps

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

25

Page 26

d’indisponibilité nul, vous devez utiliser un système informatique distinct. Il existe trois

typesdesauvegardeZDB:

• ZDB sur bande — voir “ZD B sur bande” à la page 71

1. Les données de la réplique sont transférées sur bande selon le type de

sauvegarde sur bande que vous avez sélectionné (complète, Incr, Incr1-9).

2. Vous pouvez ensuite supprimer la réplique.

Vous pouvez restaurer les données de la bande au moyen des méthodes Data

Protector standard.

•

ZDB sur disque — voir “ZDB sur disque” à la page 72

Larépliquerestesurlabaieetsertdesauvegarde.

Vous pouvez utiliser la restauration instantanée (voir “Restauration

instantanée” à la page 27) qui récupère l’intégralité de la réplique.

•

ZDB sur disque + bande — voir “ZDB sur disque + bande” à la page 72

1. Les données de la réplique sont transférées sur bande selon le type de

sauvegarde sur bande que vous avez sélectionné (complète, Incr, Incr1-9).

2. La réplique reste sur la baie.

Vous pouvez restaurer les données de deux manières, ce qui procure une grande

souplesse :

• A partir de la bande à l’a ide de la procédure de restauration standard de

Data Protector (restauration possible d’objets sauvegarde particuliers)

• Directement à partir de la réplique via la restauration instantanée (voir

“Restauration instantanée” à la page 27) de l’intégralité de la réplique

Priseenchargesurlesbaies

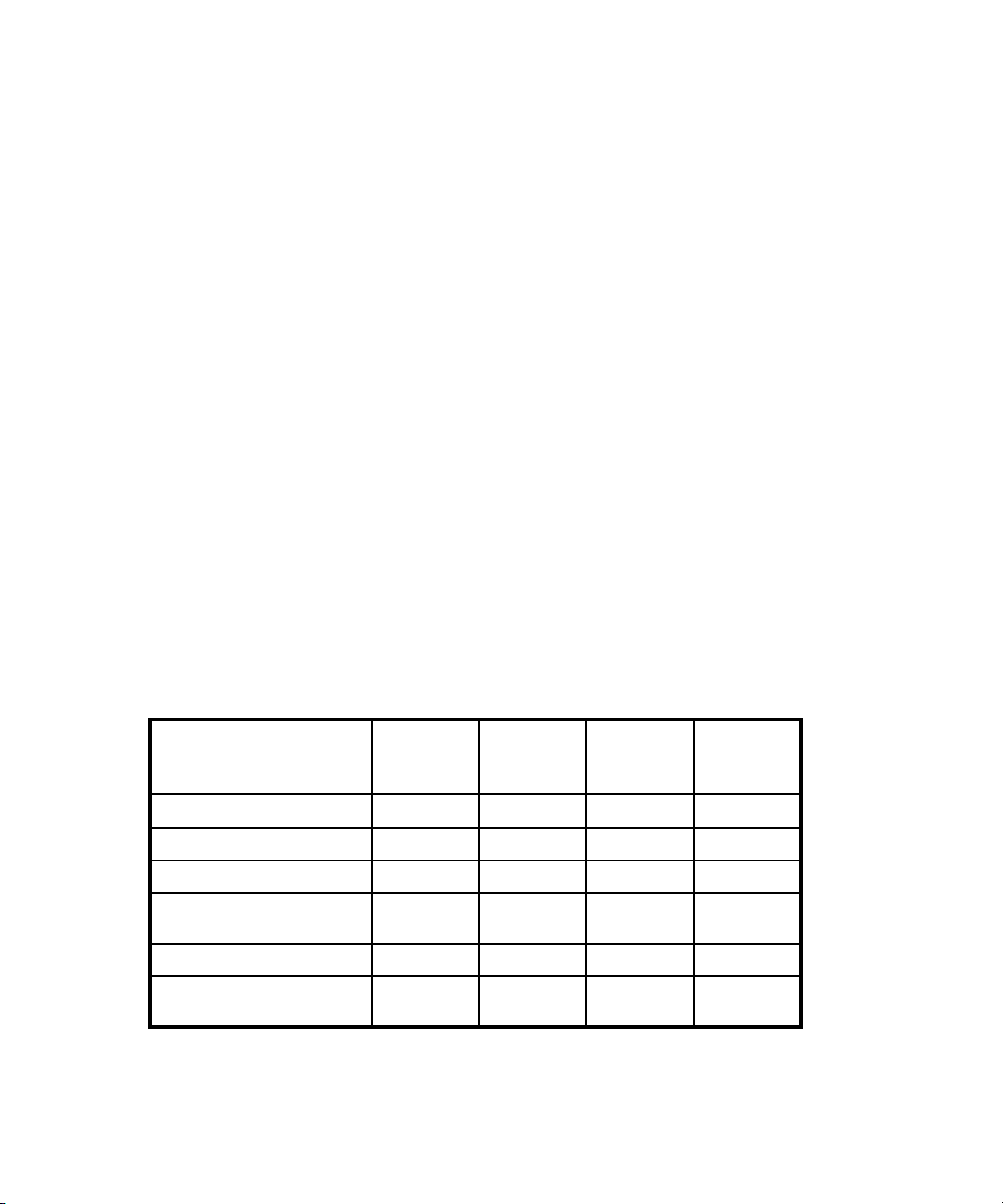

Tableau 3

Méthodes ZDB

ZDB sur bande locale

ZDB sur bande distante

ZDBsurbandedistanteet

locale

ZDB sur disque locale

ZDB sur disque + bande

locale

26

- Types de sauvegarde ZDB et baies

Split Mirror

(copie

miroir)

XP

Oui Oui Oui Oui

Oui Oui

Oui Oui Oui

Oui

Oui

Généralités

Snapshot

(instantané)

EMC EVA VA

Non Non

Non

Non

Non

Oui Oui

Oui Oui

Page 27

Lestermeslocaleetdistantefontréférenceàlabaiededisquessurlaquelleestcrééela

réplique : la baie sur laquelle résident les données sources ou une baie distincte sur un

site distant. Pour plus d’informations sur ces termes et leurs implications, reportez-vous

aux sections suivantes :

•

“Réplication locale” à la page 31

•

“Réplication distante”àlapage40

•

“Réplication distante et locale” à la page 41

Restauration instantanée et restauration à partir d’unesauvegardeZDB

Restauration instantanée

Il doit exister une réplique sur la baie de disques sur laquelle les données doivent être

restaurées. Les systèmes d’application et de sauvegarde sont désactivés et les données

de la réplique sont restaurées directement à leur emplacement d’origine (sauf sur EVA

où la réplique devient les données d’application). Etant donné que la restauration est

exécutée en interne sur la baie, elle est extrêmement rapide.

Unefoislarestaurationterminée,lessectionsconcernéesdelabasededonnées/du

système de fichiers reviennent à l’état dans lequel elles se trouvaient au moment de la

création de la réplique et le système d’application peut être réactivé.

Selon l’application/la base de données concernée, aucune autre opération n’est

nécessaire. Dans certains cas cependant, une restauration complète peut nécessiter

l’application de journaux d e transactions archivés qui ont été sauvegardés séparément.

Pour plus d’informations, reportez-vous à la section “Restauration instantanée”àla

page 83.

Autres mé

Les données sauvegardées sur bande peuvent être restaurées à l’aide de la procédure

de restauration Data Protector standard.

Pour plu

Toutefois, grâce aux baies qui prennent en charge la réplication Split Mirror, il est

possible de restaurer d’abord les données à partir d’une bande pour mettre à jour une

répliqu

Ce processus est appelé restauration Split Mirror. La restauration des données de

la réplique à leur emplacement d’origine est un processus similaire à la restauration

instantanée. Il faut juste interrompre l’application durant le processus afin de minimiser

l’imp

• Pour plus d’informations, reportez-vous à la section “Restauration Split Mirror”àla

thodes de restauration à par tir d’une sauvegarde ZDB

s d’informations, reportez-vous au Guide conceptuel HP Data Protector.

e, puis de restaurer le contenu de la réplique à son emplacement d’origine.

act sur celle-ci.

page 86.

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

27

Page 28

REMARQUE :

Vous pouvez utiliser les répliques pour d’autres opérations que la sauvegarde avec

temps d’indisponibilité nul et la restauration instantanée, pour le data mining par

exemple. Bien que Data Protector puisse créer et gérer des répliques pour de

telles opérations, il est préférable d’utiliser les répliques dédiées à la restauration

instantanéeàcetteseulefin,demanièreàgarantirunerestaurationcohérente

des données.

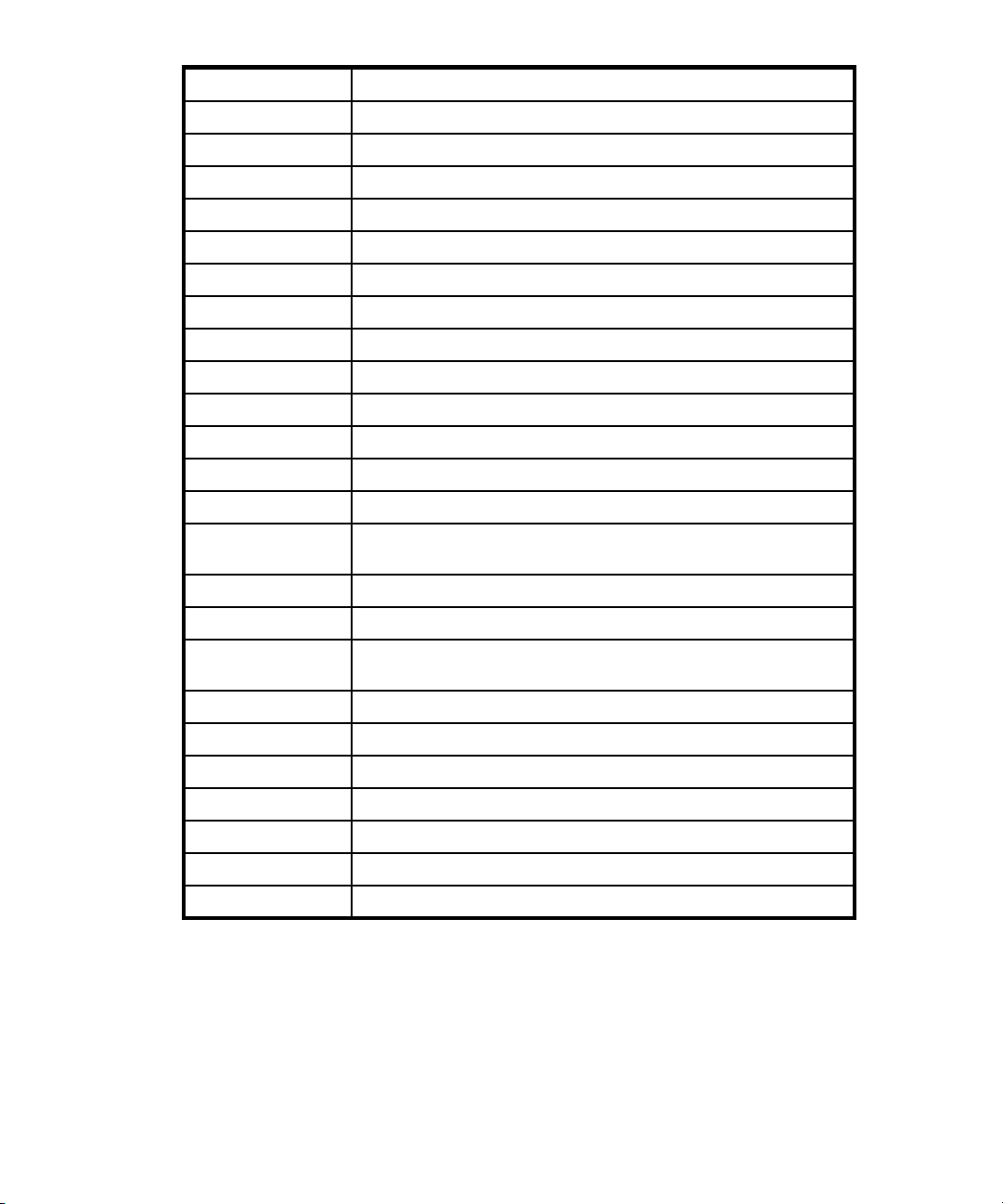

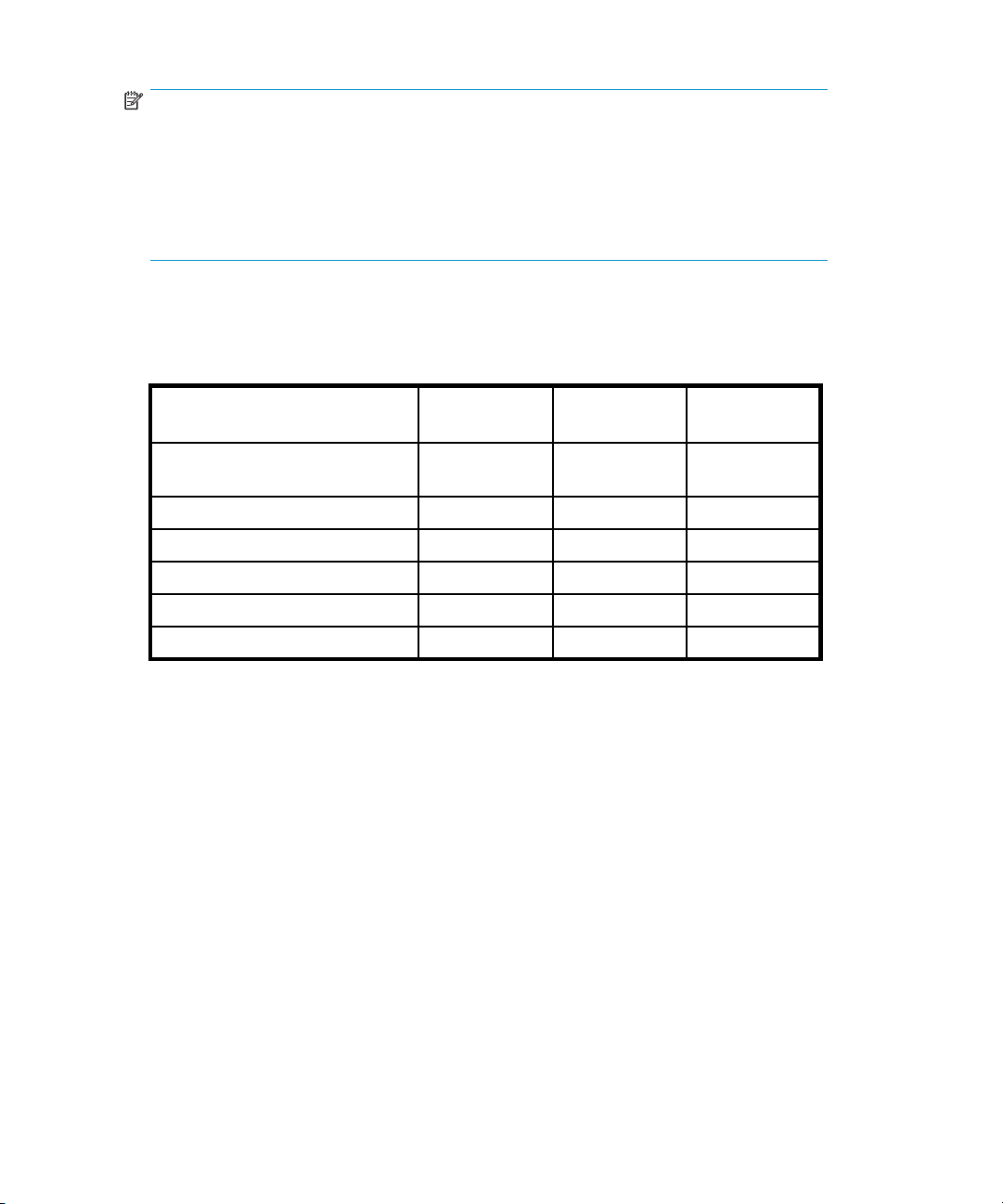

Possibilités de restauration pour les différents types de sauvegarde ZDB

Tableau 4 - Types de sauvegarde ZDB et restauration

Possibilités de

restauration

Méthodes ZDB Objets

individuels

ZDB sur bande locale

ZDB sur bande distante

ZDB sur bande distante et locale

ZDB sur disque locale

ZDB sur disque + bande locale

Oui Oui

Oui Oui

Oui Oui

Non Non

Oui Oui Oui

Récupération

après sinistre

Restauration

instantanée

Non

Non

Non

Oui

28

Généralités

Page 29

2 Mét h odes d e réplication

Notions de base sur les baies de disques

Les m éthodes de réplication disponibles dépendent du type de baie de disques et du

microprogramme/logiciel installé.

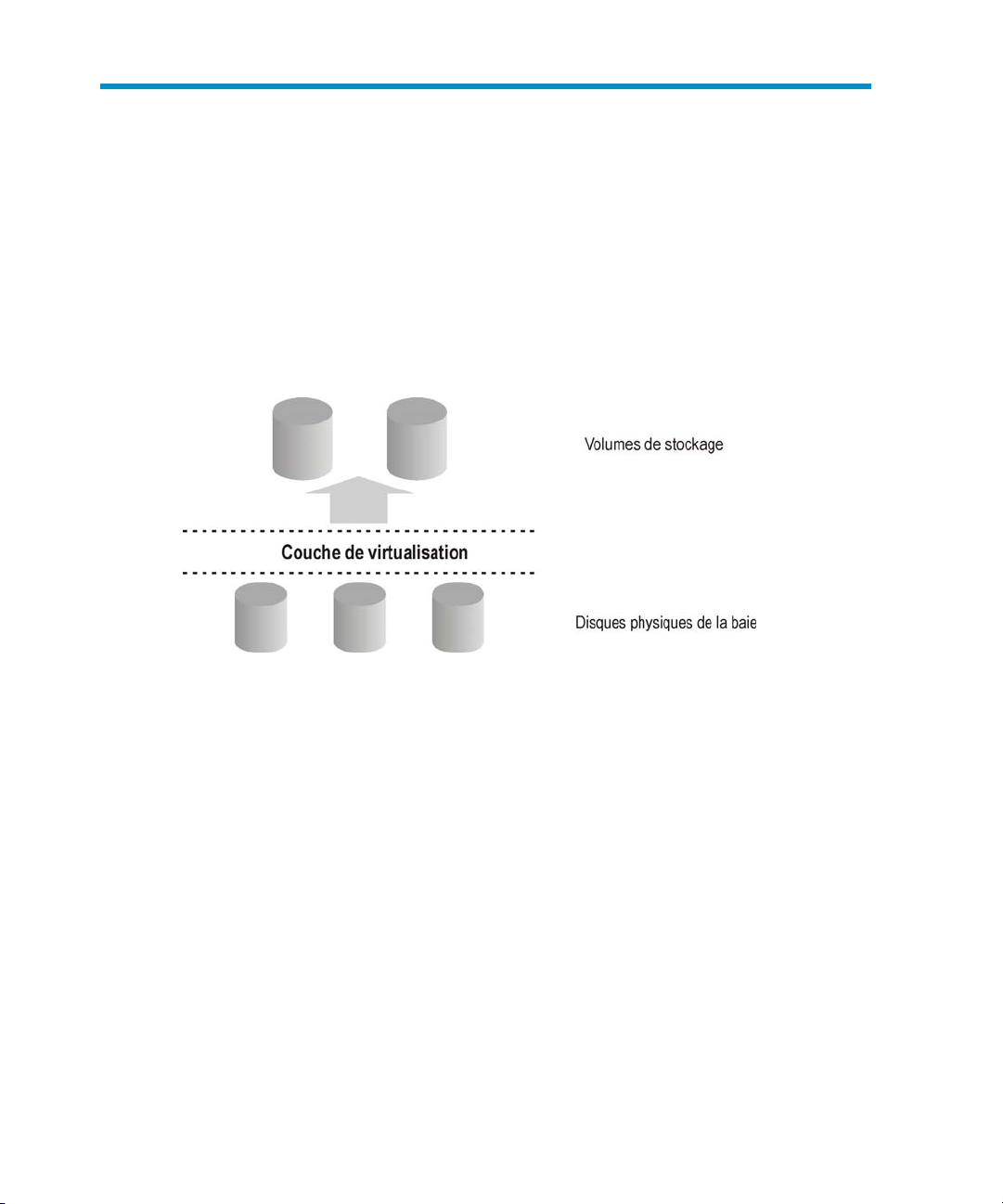

Les baies de disques prennent en charge les techniques de virtualisation de disques qui

permettent de créer des disques virtuels, des volumes logiques, etc.

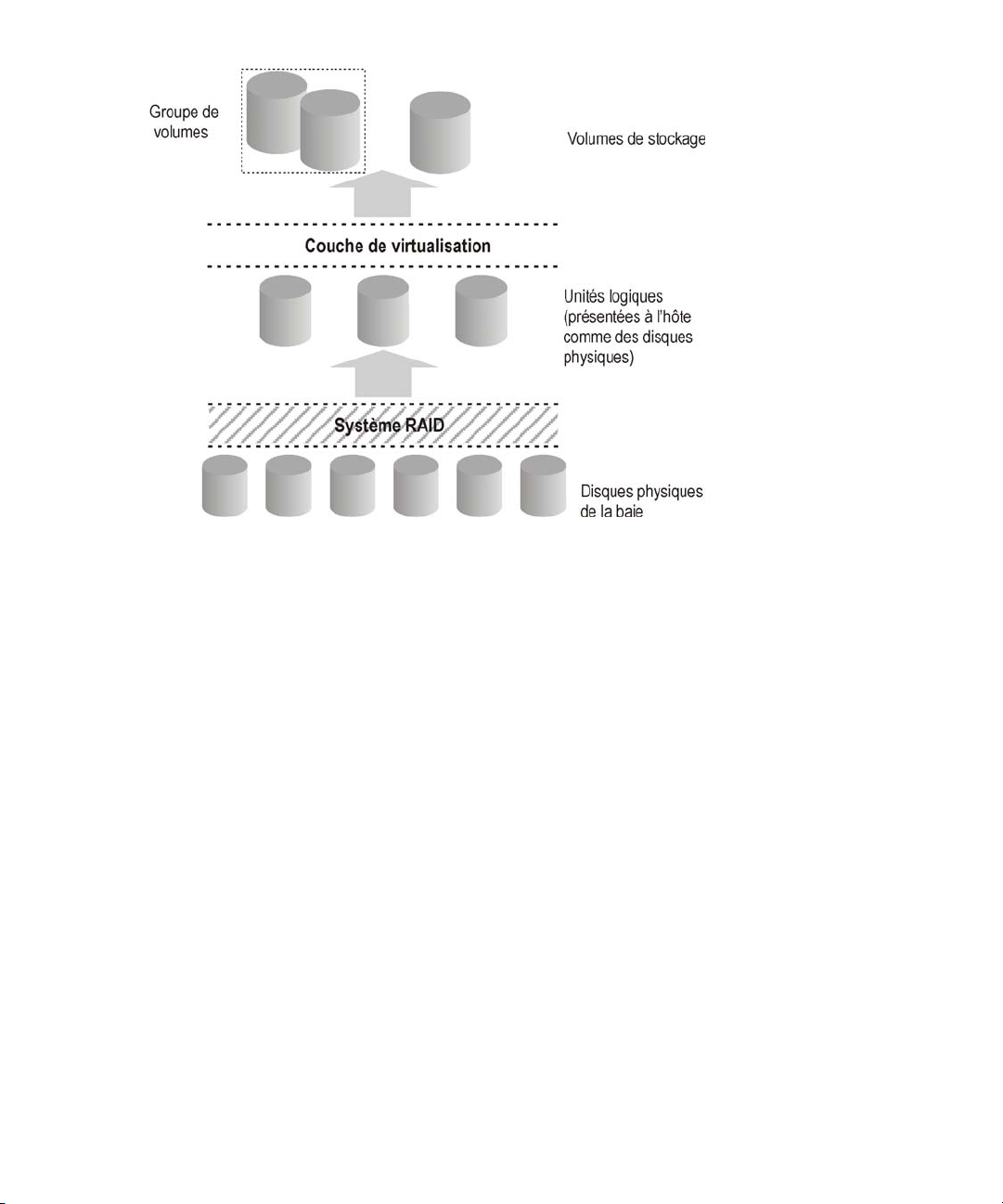

Figure 3 - Virtualisation de disques

Une baie de disques physiques est configurée de telle sorte qu’elle apparaît comme

un seul bloc de stockage de données. Celui-ci peut être divisé en plusieurs blocs de

stockage v irtuels qui sont présentés à l’hôte/au système d’exploitation.

Ces blocs peuvent porter des noms différents, mais les techniques utilisées pour leur

création sont sim ilaires ; pour des raisons de simplicité, ils sont considérés dans le

présent manuel comme des volumes de stockage.

Technologie RAID

Les baies de disque utilisent la technologie RAID, qui est appliquée au stockage

disponible par le système RAID afin de permettre la redondance et une meilleure

tion des données.

protec

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

29

Page 30

Figure 4 - Vi

rtualisation de disques avec RAID

Il existe d

données, de taux de transfert et de temps d’accès. Dans certains cas, il est possible de

rééquilibrer ces attributs en fonction de la capacité de stockage disponible.

Les systèm

derniers à l’hôte sous forme d’unités logiques qui peuvent à leur tour être considérées

comme les disques physiques pris en compte dans l’illustration précédente sur la

virtuali

de stockage) qui sont finalement présentés au système d’exploitation hôte après la

virtualisation.

ifférents niveaux RAID, correspondant à différents niveaux de redondance des

es RAID répar tissent les données sur les disques physiques et présentent ces

sation de disques. Ainsi, ce sont à nouveau des disques virtuels (ou des volumes

Méthodes de réplication

Une réplication de base peut se faire dans trois contextes :

• Locale (source et cible sur la même baie)

• Locale avec mise en miroir LVM HP-UX (source et cible sur la même baie, mais

deux baies de disques au moins sont nécessaires)

• Distante (source et cible sur des baies différentes)

• Distante et locale (réplication distante et locale sur la baie distante)

30

Méthodes de réplication

Page 31

Dupointdevuedusystèmed’exploitation,lesdonnéesd’unerépliqued’unvolume

source particulier sont les mêmes quelle que soit la technique utilisée pour créer la

réplique. Toutefois, la méthode utilisée peut avoir une incidence sur les éléments suivants :

• Vitesse de réplication

• Espace de stockage utilisé

• Impact sur l’application concernée

• Sécurité des données

Les sections ci-dessous traitent des méthodes de réplication dans chacun de ces contextes.

Réplication locale

Dans le cas d’une réplication locale, les données sont répliquées sur la même baie de

disques,c’est-à-direquelevolumesourceetlevolumeciblesetrouventsurlamême

baie. Il existe deux méthodes :

• Split Mirror (copie miroir)

• Snapshot (instantané)

Avantages de la réplication locale

• Les processus sont rapides.

• Les interruptions de l’application ou du système de fichiers concerné sont réduites.

• Tous les types de sauvegarde ZDB (et par conséquent la restauration instantanée)

sont pris en charge, ce qui vous permet de choisir librement votre stratégie de

sauvegarde.

Inconvénients

• Lesdonnéessourcesetlesrépliquessontexposéesauxrisquesdedéfaillancede

la baie ou du système local.

Il existe deux types de réplication locale :

• réplication Split Mirror

• réplication Snapshot

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

31

Page 32

Réplication Split Mirror

Dans le domaine des baies de disques, un miroir est la copie dynamique d’un ou de

plusieurs volumes

Figure 5 - Réplication Split Mirror

sources.

32

Lorsqu’un miroir est créé pour la première fois, les données qu’il contient sont

synchroniséesjusqu’àcequ’ellessoientidentiquesàcellesdesvolumessources.Dansle

cadre d’un

en permanence avec les volumes sources. Toute mise à jour des volumes sources est

également appliquée aux volumes en miroir.

Lorsqu’un

administrative (une sauvegarde, par exemple) :

1. La synchronisation entre les volumes en miroir est arrêtée (le miroir est séparé),

2. La réplique est utilisée pour la sauvegarde ou toute autre tâche ; l’application

3. Une fois le travail sur la réplique terminé, les deux jeux de données peuvent

Le processus d e division est très rapide et a un impact minimal sur le système

d’appl

eutilisationnormaledel’application,lesvolumesenmiroirsontsynchronisés

e réplique des données à un instant précis est requise pour une tâche

ce qui don

n’estpratiquementpasaffectéeetfonctionneenutilisantlesdonnéessources.

éventu

requises pour une nouvelle tâche administrative.

ication.

Méthodes de réplication

ne une réplique indépendante des volumes sources.

ellement être resynchronisés jusqu’à ce que les données en miroir soient

Page 33

Caractéristiques des répliques Split Mirror

• Une réplique Split Mirror est une copie conforme (ou un clone) des volumes

sources qui, du point de vue de l’hôte/du système d’exploitation, est identique à

la source au moment de sa création.

Au niveau des disques physiques ou des unités logiques, il existe une copie

physique complète du contenu des blocs de stockage sources.

• Elle est totalement indépendante de l’original.

Etant donné qu’il existe une copie physique séparée des données, la probabilité

que ces volumes cibles restent intacts et disponibles en cas de défaillance

partielle du matériel de la baie affectant les volumes source est plus élevée.

Réplication Snapshot

Les répliques Snapshot sont créées à un instant donné et sont immédiatement disponibles.

Contrairement

une copie du stockage d’origine est créée par virtualisation. A cet instant, la réplique est

une copie virtuelle. Les données réelles sont partagées par la source et la réplique.

Lorsque les données des volumes sources sont modifiées, les données originales sont

d’abord copiées vers le snapshot, puis les données sources sont mises à jour. Au fil du

temps, le sna

partie aux données partagées (sous la forme de pointeurs vers les données sources

non modifiées). Toutefois, du point de vue de l’hôte ou du système d’exploitation, le

snapshot contient toujours une copie intégrale des volumes sources correspondant au

moment où i

Les intégrations de baies prises en charge par Data Protector vous permettent de créer

les types de snapshots suivants :

• Snapshot s

entièrement alloué" ou simplement "snapshot") : lors de la création du snapshot,

un espace suffisant est alloué pour permettre de conserver une copie complète

de toutes

• Vsnap (également appelé “snapshot à capacité libre” ou “snapshot alloué à la

demande”) : aucun espace n’est préalloué.

• Snapclo

copiéesenarrière-planjusqu’àcequelesnapclonecorrespondeàunecopie

physique complète des volumes sources au moment où il a été créé.

Ces typ

es de snapshots sont décrits plus en détail ci-dessous.

aux répliques Split Mirror, aucune donnée n’est copiée au départ, mais

pshot fait en partie référence à ses propres données indépendantes et en

laétécréé.

tandard (également appelé "snapshot préalloué", "snapshot

les données sources.

ne : commence comme un snapshot standard mais les données sont

Snapshot standard

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

33

Page 34

Figure 6 - Création d’un snapshot standard

1. Al’instantT

, une capacité de stockage égale à celle des volumes sources

0

concernés est allouée sur la baie pour les volumes cibles.

Aucune donnée des blocs de stockage sources n’est c opiée. Des pointeurs sont

affectés aux blocs d e stockage détenant les données originales et la copie est

entièrement virtuelle. Du p oint de vue de l’hôte, toutefois, il existe une réplique

complète des volumes sources à l’instant T

sur les volumes cibles, réplique

0

prête à l’emploi.

2. Aprèslacréationdusnapshot,siunemiseàjourdesdonnéessourcesT

est

0

nécessaire, celles-ci sont d’abord copiées dans les blocs de stockage cibles et

les pointeurs du snapshot sont réaffectés à ces copies. C’est seulement à ce

moment-là que les données sources sont mises à jour.

Onparlede"copieparécriture".

3. Le snapshot est en partie réel (là où les données sources ont été copiées) et en

partie virtuel. En cas d’accès à la réplique, le système lit toutes les données

copiées précédemment à partir des blocs de stockage cibles et les données

non c opiées à partir des blocs de stockage sources. Du point de vue de l’hôte,

il existe donc toujours une réplique complète des données sources à l’instant T

Caractéristiques des snapshots standard

.

0

34

Méthodes de réplication

Page 35

• Le snapshot standard n’est pas une copie indépendante des données originales

(il est cependant possible que chaque bloc de stockage du volume source a it

été mis à jour et donc copié).

• Un espace adéquat est garanti pour le snapshot, même si toutes les données

desvolumessourceschangent.

• L’utilisation de l’espace n’est pas optimale. Un espace suffisant est toujours

réservé pour toutes les données à mod ifier, alors qu’il n’est en principe utilisé

qu’en partie. Tant que le snapshot est présent, le reste de l’espace réservé ne

peut pas être utilisé à d’autres fins.

Impact sur les performances de l’application

Lorsqu’un système de sauvegarde accède au snapshot, il lit les blocs de disque à partir

des volumes sources et de la réplique. Pa r conséquent, les ressources de l’application et

du système de sauvegarde sont utilisées, ce qui peut engendrer une dégradation des

performances de l’application lorsque la baie est trop chargée.

Snapshot vsna

Avec les snapshots vsnap, aucune capacité de stockage n’est réservée au départ. Cette

particularité mise à part, le processus est très similaire à celui du snapshot standard :

p

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

35

Page 36

Figure 7 - Création d’un snapshot vsnap

36

1. Al’instantT

, seuls les pointeurs sont copiés vers la cible (comme pour un

0

snapshot standard), mais aucun espace n’est réservé pour les volumes cibles.

Le snapshot n’occupe que l’espace de stockage nécessaire aux pointeurs.

2. SiunemiseàjourdesdonnéessourcesT

est nécessaire après la création

0

du snapshot, le processus de "copie par écriture" est utilisé, comme pour les

snapshots standard. Un espace de stockage n’est nécessaire que pour les

données modifiées.

3. A l’instar d es snapshots standard, le snapshot est en partie réel et en partie

virtuel.

Caractéristiques des snapshots vsnap

• Tout comme les snapshots stan dard, un snapshot vsnap n’est pas une copie

indépendante des données d’origine

• Une gestion indépendante de la capacité des disques est nécessaire afin de

garantir un espace suffisant en cas de croissance d e la réplique. Un espace

insuffisant sur la baie entraîne l’échec des mises à jour du snapshot et peut

affecter le fonctionnement général de la baie.

• L’utilisation de l’espace est optimale. Le snapshot vsnap n’utilise que l’espace

dont il a besoin.

Méthodes de réplication

Page 37

• Ils’agitd’unélémentdecourtedurée.Etantdonnéquelebesoindestockage

Impact sur les performances de l’application

A l’instar des snapshots standard, lorsqu’un système de sauvegarde accède au snapshot,

il lit les blocs de disque à partir des volumes sources et de la réplique. Par conséquent,

les ressources de l’application et du système de sauvegarde sont utilisées, ce qui peut

engendrer une dégradation des performances de l’application lorsque la baie est trop

chargée.

Snapclone

pour les snapshots vsnap est dynamique, la baie de disques peut manquer

d’espace si de nombreuses modifications sont apportées aux volumes sources

après la création des snapshots. D’autres demandes de stockage sur une baie

de disques peuvent également entraîner un manque d’espace sur cette baie.

Un snapclone c

conforme (ou un clone), semblable à une réplique Split Mirror :

ommence comme un snapshot standard et se termine comme une copie

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

37

Page 38

Figure 8 - Création d’un snapclone

1. Un snapshot standard est créé, avec l’allocation d’un espace suffisant pour

ir une copie complète.

conten

2. Le système démarre un processus d’arrière-plan pour copier toutes les données

non modifiées des blocs de stockage sources dans les blocs de stockage cibles.

3. Si les

données sources qui n’ont pas déjà été copiées par le processus

d’arrière-plan doivent être mises à jour, elles sont d’abord copiées (copie par

écriture) comme dans un snapshot standard.

ursdeceprocessus,silesnapshotdoitêtreutilisé,lacopieestenpartie

Au co

virtuelle et en partie réelle, tout comme pour un snapshot standard.

38

Méthodes de réplication

Page 39

4. Lorsque toutes les données ont été copiées vers les blocs de stockage cibles, le

système arrête le processus d’arrière-plan et une copie autonome (ou clone) de

la source à l’instant T

est conservée.

0

Caractéristiques des snapclones (une fois la copie terminée)

• Un snapclone est une copie conforme des volumes sources qui, du point de vue

de l’hôte et du système d’exploitation, est identique à la source au moment

de la création de la réplique.

Au niveau des disques physiques ou des unités logiques, il existe une copie

physique complète du contenu des blocs de stockage sources.

• Elle est totalement indépendante de l’original.

Etant donné qu’il s’agit d’une copie complète, le contenu des volumes cibles n’est

pas a ffecté par une perte ou une altération des données des volumes sources.

• Il s’agit d’un élément de longue durée.

Impact sur les performances de l’application

• Le processus de copie des données en arrière-plan peut affecter les performances

de l’application en raison des exigences en matière de ressources. Il peut

prendre beaucoup de temps lors de la création de snapclones de bases de

données de grande taille.

• Siunsystèmeaccèdeàunsnapcloneavantqueleprocessusdeclonagene

soit terminé, il lit les blocs de disque non copiés à partir du volume source

Dans le cas d’une sauvegarde ZDB sur bande ou ZDB sur disque + bande, les

données sont lues en utilisant les ressources disque des systèmes d’application

et de sauvegarde, ce qui peut entraîner une dégradation des performances de

l’application. Pour éviter ce problème, Data Protector retarde de 90 m inutes au

maximum la copie des données du snapclone sur la bande si le processus de

clonage est en cours d’exécution. Il s’agit du paramétrage par défaut. Vous

pouvez le modifier dans l’interface graphique de Data Protector lors de la

configuration d’une spécification de sauvegarde.

Réplication locale avec mise en miroir LVM HP-UX

La répli

réduit

La mise

CA (Continuous Access) ou EMC SRDF (Symmetrix Remote Data Facility) dans les

environnements de réplication distante et locale sur les baies Split Mirror et Snapshot.

Avant

• La copie d’une partie des disques utilisés permet de réduire l’utilisation de

• Il pe

cation locale avec mise en miroir LVM HP-UX est une intégration spécifique qui

le volume de stockage qui doit être répliqué afin d’obtenir une version complète.

en miroir LVM peut également fournir une fonctionnalité similaire à celle de

ages de la réplication locale avec mise en miroir LVM

l’espace disque.

ut s’avérer plus simple de configurer et d’administrer un environnement de

mise en miroir LVM qu’un environnement CA ou SRDF.

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

39

Page 40

• Les coûts liés aux environnements de mise en miroir LVM sont moindres que pour

les environnements CA ou SRDF car aucune licence CA/SRDF n’est requise. Une

licenceBCn’estnécessairequesurlesystèmeservantàlacréationdesrépliques.

Inconvénients

• L’installation nécessaire aux configurations de mise en miroir LVM peut être plus

complexe et plus exigeante que pour les environnements BC ou TimeFinder.

• Les configurations de mise en miroir LVM accroissent la complexité des

opérations de restauration instantanée. Sur certaines baies, la restauration

instantanée des données sauvegardées dans les configurations de mise en miroir

LVM n’est pas prise en charge.

Réplication di

Lors d’une réplication distante, les données sont répliquées sur une baie distante

distincte. Une fois mises en place, les opérations de réplication distante se poursuivent

sans surveillance, ce qui garantit une réplication continue des données à distance et

en temps réel.

Avantages de la réplication distante

• Elle protège contre les défaillances totales, telles que la perte du système de

stockage ou du centre informatique entier.

• Elle est adaptée à la récupération après sinistre.

• Elle garantit la disponibilité permanente des données importantes.

Inconvénients

• Les taux de transfert liés à la connectivité réseau et Fibre Channel aggravent

les effets de la réplication sur les performances de l’application ou de la base

de données.

• La nécessité d’une transmission synchrone peut affecter les systèmes

d’application.

• Au moins deux baies de disques sont requises, ainsi que les licences associées,

ce qui génère un surcoût.

• La nécessité de gérer la synchronisation à distance peut avoir un impact sur les

performances et l’application.

stante

40

Méthodes de réplication

Page 41

Réplication Split Mirror

Comme pour la mise en miroir locale, une copie des volumes sources est créée et

conservée sur les v

sur une baie distante. Une fois la synchronisation mise en place, les volumes cibles sont

synchronisés en permanence avec les volumes sources sur la baie locale.

Lorsqu’une répli

entre les volumes en miroir est arrêtée. La baie distante contient alors une copie fixe, ou

indépendante, des volumes sources de la baie locale.

Toutefois, si les

àdistanceestsusceptibledesefairesurplusieurskilomètres,cequipeutavoirun

impact négatif sur les performances du système d’application. Pour Data Protector, la

connexion au sys

la communication asynchrone est prise en charge ; Data Protector passe en mode

synchrone pour copier les données sur le miroir, puis repasse en mode asynchrone.

Vous pouvez cho

sinistre (g énéralement dans un environnement de cluster) car les avantages potentiels

l’emportent sur les inconvénients associés à la gestion de la connexion CA. L’interruption

de la connexio

récupération après sinistre et rendrait le basculement impossible. Reportez-vous à la

section “Réplication distante et locale” à la page 41 pour comparaison.

olumes cibles ; dans ce cas en revanche, les volumes cibles se trouvent

que des volumes sources à un instant précis est requise, la synchronisation

baies sont installées sur des sites distincts, la synchronisation continue

tème distant doit être synchrone en général. Avec CA cependant,

isir cette configuration en vue d’opérations de récupération après

n en vue d’une sauvegarde réduirait le champ d’application de la

Réplication distante et locale

La réplic

les r épliques sont créées sur une baie distante via la réplication distante, puis elles sont

utilisées comme volumes sources pour une réplication locale.

Cette con

récupération après sinistre et si une séparation des paires distantes est impossible. Pour

automatiser le basculement, vous pouvez utiliser une application de cluster.

Avantage

ation distante et locale utilise la réplication distante et la réplication locale ;

figuration est généralement employée si le site distant sert de site de

s de la réplication distante et locale

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

41

Page 42

Ce sont les mêmes avantages que pour la réplication distante, auxquels s’ajoutent

les avantages suivants :

• Vous pouvez créer une sauvegarde sur bande sans que la base de données ou

le système d’application n’en soit spécialement affecté.

• Le basculement automatisé reste possible.

• Sur EVA, vous pouvez personnaliser le c omportement de Data Protector dans le

cas d’un basculement, ainsi que décider de suivre le sens de la réplication ou de

conserver l’emplacement de la réplique.

Inconvénients

Ce sont les mêmes que pour la ré p lication distante.

Réplication Split Mirror

Partie distante de la réplication

Les volumes en miroir sont établis en tant que volumes sources et cibles sur des baies de

disques disti

Une fois établis, les volumes en miroir sur la baie distante sont synchronisés en

permanence avec les volumes sources. Pour Data Protector, la connexion entre les baies

doit être syn

Partie locale de la réplication

Les volumes cibles de la phase de rép lication distante deviennent les volumes sources

pour la répli

Lorsqu’une réplique est requise, le système arrête la synchronisation entre les volumes

en miroir au niveau local (le miroir est séparé), mais la synchronisation est maintenue

entre les vol

réplique de la réplique) devient alors une copie fixe, ou indépendante, des volumes

sources de la baie locale.

nctes, comme pour la réplication distante.

chrone.

cation locale sur la baie distante.

umes mis en miroir à distance. La réplique locale sur la baie distante (la

Réplication Snapshot

Ce type de réplication est pris en charge sur EVA.

Partie distante de la réplication

Les données sont copiées du système d’application vers les volumes sources d’une

baie locale ; elles sont ensuite répliquées sur les volumes cibles d’une baie distante.

L’exécution des applications ne s’interrompt pas tandis que la réplication des données se

poursuit en arrière-plan.

Partie locale de la réplication

Les volumes cibles de la phase de rép lication distante deviennent les volumes sources

pour la réplication locale sur la baie distante.

42

Méthodes de réplication

Page 43

Les répliques Snapshot sont créées à un instant donné et sont immédiatement disponibles.

Pour plus de détails, reportez-vous à la section “Réplication Snapshot” à la page 33.

REMARQUE :

La méthode de réplication distante et locale permet de comprendre et de traiter la

création de répliques dans les scénarios de basculement et de non-basculement ;

vouspouvezainsieffectuerunesauvegardeZDBsurlesited’origineoude

destination.

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

43

Page 44

44

Méthodes de réplication

Page 45

3 Utilisation de Data Protector pour la sauvegarde avec temps d’in disponibilité nul (ZDB) et la restauration instantanée (IR)

Cellules Data Protector

Data Protector utilise le concept de cellule gérée. L’illustration ci-dessous indique la

façondeconfigurerunecelluleenvuedelasauvegardeavectempsd’indisponibiliténul

(ZDB) et de la restauration instantanée (IR) :

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

45

Page 46

Figure 9 - Configuration d’une cellule Data Protector pour la sauvegarde

avec temps d

Pour que l’utilisation des méthodes ZDB et IR soit possible, les données de la base

de données d’application ou du système de fichiers à sauvegarder doivent se trouver

sur une bai

directement connectés. L’utilisation d’une bibliothèque de bandes ou de tout autre

périphérique à bandes est facultative pour les applications ZDB + IR.

’indisponibilité nul et la restauration instantanée

e de disques à laquelle les systèmes d’application et de sauvegarde sont

Composants de la cellule

Dans le cas d’une cellule Data Protector type, les composants logiciels opérationnels

doivent être installés sur les équipements de la manière présentée dans l’illustration

suivante :

46

Utilisation de Data Protector pour la sauvegarde avec temps d’indisponibilité nul

(ZDB) et la restauration instantanée (IR)

Page 47

Figure 10 - Localisation des composants logiciels pour ZDB + IR

Systèmes d’application

Un client Data Protector doit être installé sur chacun des systèmes d’application pour

lesquels des r épliques doivent être créées :

• UnAgentdebaiededisquesouAgentZDBgérantl’interactionentrele

Gestionnaire de cellule Data Protector et la baie sur laquelle le système de

fichiers/la base de données d’application est installé. Chaque type de baie pris

en charge a un agent qui lui est dédié.

• Un Agent d’intégration d’application gérant l’interaction entre le Gestionnaire

de cellule D ata Protector et l’application. Data Protector requiert que l’agent

remplisse des fonctions telles que le contrôle de l’état de la base de données

durant les sessions de sauvegarde et de restauration pour les applications de

base de données.

Systèmedesauvegarde

agit du système auquel une réplique est présentée après sa création, et donc du

Il s’

système qui permet d’accéder à la réplique pour un traitement ultérieur, que les données

Guide conceptuel ZDB (sauvegarde avec temps d’indisponibilité nul)

47

Page 48

qu’elle contient doivent être sauvegardées sur bande ou non. Ce système effectue

également différents contrôles et remplit diverses fonctions d’administration.

UnagentZDBDataProtectorappropriédoitêtreinstallésurlesystèmedesauvegarde.

Dans certains cas, un Agent d’intégration d’application peut également s’avérer

nécessaire.

Enrèglegénérale,lesystèmedesauvegardedoitêtredifférentdusystèmed’application.

Base de données ZDB

La base de données ZDB est une extension de la base de données interne (IDB) Data

Protector sur le

concernant les répliques nécessaires à la restauration instantanée.

La base de données ZDB comprend une section distincte pour chaque baie qui prend

en charge les fon

• XPDB pour HP StorageWorks Disk Array XP

• VADB pour HP StorageWorks Virtual Array

• SMISDB pour HP

Gestionnaire de cellule. Elle contient des informations propres aux baies

ctions ZD B + IR dans D ata Protector :

StorageWorks Enterprise Virtual Array

En outre, une s

ection disticnte contient les informations relatives au système d’exploitation

telles que le système de fichiers ou les configurations de gestion de volume :

• SYSDB

Les informat

ions exactes stockées dans c ette base dépendent de la baie. D’une façon

générale, chaque section contient les types d’informations suivants :

• Informations sur les répliques conservées sur les baies de disques, notamment :

• Informatio

commande XP

ns de configuration supplémentaires telles que les périphériques de

enregistrés (sous XP) et définition de relations de paires de

groupes de disques (sous EVA).

Ces informations sont enregistrées dans la base de données ZDB quand une réplique est

créée ; elles sont effacées de la base lorsque la réplique est supprimée.

LabasededonnéesZDBnestockequelesinformationsconcernantlessessionsZDB

pour lesq

la spécif

uelles l’option Conserver la réplique après la sauvegarde est sélectionnée d ans

ication de sauvegarde. Les répliques créées lors de sessions ZDB sur bande alors

que cette option n’est pas sélectionnée sont supprimées de la base après la sauvegarde.

LesinformationssurlessessionsZDBsurbandeetcertainesinformationssurlessessions

ZDB sur disque + bande sont également stockées dans d’autres sections de la base

de donné

es interne.

Les sections de la base de données ZDB et leur utilisation sont décrites en détail dans

le Guide de l’administrateur ZDB (sauvegarde avec temps d’indisponibilité nul) HP

Data Pr

otector.

48