Appliance Dell DL1300

Guide d'utilisation

Remarques, précautions et

avertissements

REMARQUE : Une REMARQUE indique des informations importantes qui peuvent vous aider à mieux

utiliser votre ordinateur.

PRÉCAUTION : Une PRÉCAUTION indique un risque d'endommagement du matériel ou de perte

de données et vous indique comment éviter le problème.

AVERTISSEMENT : Un AVERTISSEMENT indique un risque d'endommagement du matériel, de

blessures corporelles ou même de mort.

© 2016 Dell Inc. Tous droits réservés. Ce produit est protégé par les lois sur les droits d'auteur et la propriété

intellectuelle des États-Unis et des autres pays. Dell et le logo Dell sont des marques de Dell Inc. aux États-Unis et/ou

dans d'autres juridictions. Toutes les autres marques et tous les noms de produits mentionnés dans ce document

peuvent être des marques de leurs sociétés respectives.

2016 - 05

Rév. A01

Table des matières

1 Présentation du système DL1300...................................................................... 8

Technologies de base du DL1300........................................................................................................ 8

Live Recovery ..................................................................................................................................8

Universal Recovery ......................................................................................................................... 8

Déduplication globale réelle .......................................................................................................... 9

Cryptage...........................................................................................................................................9

Fonctions de protection des données du Dell DL1300.......................................................................9

Dell DL1300 Core............................................................................................................................ 9

Agent intelligent Dell DL1300....................................................................................................... 10

Processus d'instantané..................................................................................................................10

Réplication : site de reprise après sinistre ou fournisseur de services........................................ 10

Restauration................................................................................................................................... 11

Restauration en tant que service (RaaS, Recovery-as-a-Service) ...............................................11

Virtualisation et cloud.................................................................................................................... 11

Architecture de déploiement du Dell DL1300....................................................................................12

Autres informations utiles................................................................................................................... 13

2 Utilisation du système DL1300.........................................................................15

Accès à la Core Console DL1300....................................................................................................... 15

Mise à jour des sites de confiance dans Internet Explorer...........................................................15

Configuration des navigateurs pour accéder à distance à Core Console.................................. 15

Gestion des licences ...........................................................................................................................16

Contacter le serveur de Portail de licences .................................................................................17

Modifier une clé de licence .......................................................................................................... 17

Modification manuelle de la langue d'AppAssure........................................................................ 18

Modification de la langue du système d'exploitation au cours de l'installation..........................18

Gestion des paramètres Core ............................................................................................................ 19

Modification du nom d'affichage du Core .................................................................................. 19

Changement de l'heure des tâches nocturnes ........................................................................... 19

Modification des paramètres de file d'attente de transfert .........................................................19

Réglage des paramètres de délai d'attente du client ..................................................................20

Configuration des paramètres de cache de déduplication ........................................................20

Modification des paramètres du moteur ..................................................................................... 21

Modification des paramètres de déploiement .............................................................................21

Modification des paramètres de connexion de base de données ............................................. 22

Gestion des événements ................................................................................................................... 22

Configuration des groupes de notification ................................................................................. 23

Configuration d’un serveur de messagerie.................................................................................. 24

3

Configuration d’un modèle de notification par e-mail ...............................................................25

Configuration de la réduction des répétitions ............................................................................26

Configuration de la rétention des événements .......................................................................... 26

Schéma de gestion d'un référentiel .................................................................................................. 26

Création d'un référentiel .............................................................................................................. 27

Affichage des détails du référentiel.............................................................................................. 30

Modification des paramètres de référentiel ................................................................................30

Extension de référentiel existant...................................................................................................31

Ajout d'un emplacement de stockage à un référentiel existant .................................................32

Vérification d'un référentiel ..........................................................................................................33

Suppression d'un référentiel ........................................................................................................ 33

Remontage des volumes.............................................................................................................. 34

Restauration d'un référentiel.........................................................................................................34

Gestion de la sécurité ........................................................................................................................ 36

Ajout d'une clé de chiffrement .................................................................................................... 36

Modification d'une clé de chiffrement ........................................................................................ 36

Modification d'une phrase d'authentification de clé de chiffrement ......................................... 37

Importation d'une clé de cryptage .............................................................................................. 37

Exportation d'une clé de chiffrement ..........................................................................................37

Suppression d'une clé de chiffrement .........................................................................................37

Gestion des comptes Cloud ..............................................................................................................38

Ajout d’un compte Cloud............................................................................................................. 38

Modification d’un compte Cloud................................................................................................. 39

Définition des paramètres d'un compte Cloud............................................................................39

Suppression d’un compte Cloud..................................................................................................40

Surveillance du système DL1300....................................................................................................... 40

Restauration automatique rapide de l'appliance...............................................................................40

Création de la clé USB RASR.........................................................................................................41

Exécution du RASR........................................................................................................................ 41

Utilitaire de récupération et de mise à jour........................................................................................42

Mise à niveau de votre appliance................................................................................................. 43

Réparation de votre appliance......................................................................................................43

3 Gestion de l'appliance....................................................................................... 45

Surveillance de l'état de l'appliance....................................................................................................45

Provisionnement du stockage............................................................................................................45

Provisionnement du stockage sélectionné..................................................................................46

Suppression de l'allocation d'espace pour un disque virtuel............................................................ 47

Résolution des tâches ayant échoué..................................................................................................47

4 Protection des stations de travail et des serveurs .......................................48

À propos de la protection des stations de travail et des serveurs ....................................................48

4

Déploiement d'un agent (installation en mode Pousser) .................................................................48

Protection d'une machine ................................................................................................................. 49

Suspension et reprise de la protection ........................................................................................ 51

Déploiement du logiciel de l'agent lors de la protection d'un agent..........................................52

Comprendre les horaires de protection ............................................................................................52

Création d’horaires personnalisés................................................................................................ 53

Modification des horaires de protection .....................................................................................54

Configuration des paramètres de la machine protégée ...................................................................55

Affichage et modification des paramètres de configuration ......................................................55

Affichage des informations système d'un ordinateur .................................................................56

Affichage d'informations de licence ............................................................................................56

Modification des paramètres de transfert ....................................................................................57

Archivage des données.......................................................................................................................59

Création d'une archive .................................................................................................................59

Importation d'une archive ............................................................................................................62

Archivage dans un Cloud..............................................................................................................63

Gestion de la capacité d'attachement SQL .......................................................................................63

Configuration des paramètres de la capacité d'attachement SQL ............................................64

Configuration des vérifications de capacité d'attachement et de troncature des journaux

SQL nocturnes ..............................................................................................................................65

Affichage des diagnostics du système .............................................................................................. 65

Affichage des journaux de machine ............................................................................................ 65

Téléchargement des journaux de la machine............................................................................. 66

Annulation d'opérations d'un ordinateur .................................................................................... 66

Affichage de l'état d'une machine et d'autres détails ................................................................. 66

Gestion de plusieurs machines ..........................................................................................................67

Déploiement sur plusieurs machines .......................................................................................... 67

Surveillance du déploiement de plusieurs machines ................................................................. 68

Protection de plusieurs machines................................................................................................68

Surveillance de la protection de plusieurs machines ................................................................. 70

5 Restauration de données...................................................................................71

Gestion de la restauration .................................................................................................................. 71

Gestion des instantanés et points de restauration ............................................................................ 71

Affichage de points de restauration ............................................................................................. 71

Affichage d'un point de restauration spécifique.......................................................................... 72

Montage d'un point de restauration pour une machine Windows ............................................ 73

Démontage des points de restauration sélectionnés ................................................................. 74

Démontage de tous les points de restauration ...........................................................................74

Montage d'un point de restauration pour une machine Linux ...................................................74

Suppression de points de restauration ........................................................................................ 74

Suppression d'une chaîne de points de restauration orphelins...................................................75

5

Forcer un instantané .................................................................................................................... 76

Restauration des données ................................................................................................................. 76

À propos de l'exportation des données protégées de machines Windows vers des

machines virtuelles........................................................................................................................76

Gestion des exportations...............................................................................................................77

Exportation des informations de sauvegarde de votre machine Windows vers une

machine virtuelle .......................................................................................................................... 79

Exportation des données Windows à l'aide de l'exportation ESXi ..............................................79

Exportation des données à l'aide de l'exportation VMware Workstation ...................................81

Exportation des données Windows à l'aide de l'exportation Hyper-V ...................................... 84

Exportation des données Windows à l’aide d’une exportation Oracle VirtualBox .................... 87

Gestion de machines virtuelles.....................................................................................................89

Restauration de volumes à partir d’un point de restauration ..................................................... 93

Restauration des volumes d'une machine Linux à l’aide de la ligne de commande .................96

Lancement d'une restauration sans système d'exploitation (BMR) pour des machines

Windows ............................................................................................................................................. 97

Stratégie d'exécution d'une restauration complète (BMR) d'une machine Windows ...............98

Exécution d'une restauration sans système d'exploitation (BMR) pour une machine Linux ........ 103

Installation de l'utilitaire d'écran.................................................................................................104

Création de partitions amorçables sur une machine Linux.......................................................105

6 Réplication de points de restauration..........................................................106

Réplication.........................................................................................................................................106

Schéma d'exécution d'une réplication ............................................................................................ 107

Réplication vers un core autogéré..............................................................................................107

Réplication vers un core géré par un tiers.................................................................................. 111

Réplication d'un nouvel agent .................................................................................................... 111

Réplication de données d'agent d'une machine ....................................................................... 112

Définir la priorité de réplication d'un agent ............................................................................... 113

Surveillance de la réplication ......................................................................................................113

Paramètres de gestion de réplication ........................................................................................ 114

Suppression d'une réplication ..........................................................................................................115

Suppression d’une machine protégée de la réplication sur le Core source............................. 115

Suppression d’une machine protégée sur le Core cible............................................................ 115

Supprimer un core cible de la réplication...................................................................................116

Supprimer un core source de la réplication............................................................................... 116

Restauration de données répliquées ............................................................................................... 116

Présentation du basculement et de la restauration .........................................................................117

Exécution d'un basculement ...................................................................................................... 117

Effectuer une restauration ..........................................................................................................118

7 Rapports............................................................................................................. 119

6

À propos des rapports ...................................................................................................................... 119

À propos de la barre d'outils Rapports .............................................................................................119

À propos des rapports de conformité ..............................................................................................119

À propos des rapports d'erreurs ...................................................................................................... 120

À propos du rapport de résumé de core .........................................................................................120

Résumé des référentiels .............................................................................................................120

Résumé des agents .....................................................................................................................121

Génération d'un rapport pour un core ou un agent ....................................................................... 121

À propos des rapports de core de la Central Management Console ............................................ 122

Génération d'un rapport depuis la Central Management Console ................................................122

8 Obtention d'aide...............................................................................................123

Recherche de documentation et de mises à jour logicielles.......................................................... 123

Documentation........................................................................................................................... 123

Mises à jour logicielles.................................................................................................................123

Contacter Dell................................................................................................................................... 123

Commentaires sur la documentation.............................................................................................. 123

7

1

Présentation du système DL1300

Le système DL1300 combine la sauvegarde et la réplication dans un produit de protection des données

unifiées. Il assure la fiabilité des restaurations des données des applications à partir de vos sauvegardes

pour protéger les machines virtuelles et physiques. Votre appliance est capable de gérer jusqu’à des

téraoctets de données grâce à la déduplication globale, la compression, le cryptage et la réplication

intégrés à une infrastructure privée ou publique du cloud. Les applications et données de serveur peuvent

être restaurées en quelques minutes pour des raisons de conservation des données (DR) et de

conformité.

Votre DL1300 prend en charge les environnements à plusieurs hyperviseurs sur les clouds privés et

publics VMware vSphere, Oracle VirtualBox et Microsoft Hyper-V.

Technologies de base du DL1300

Votre appliance combine les technologies suivantes :

• Live Recovery

• Universal Recovery

• Déduplication globale réelle

• Cryptage

Live Recovery

Live Recovery est une technologie de restauration instantanée pour les VM ou les serveurs. Elle donne un

accès quasiment continu aux volumes de données sur les serveurs virtuels ou physiques.

La technologie de réplication et de sauvegarde DL1300 enregistre des instantanés simultanés de plusieurs

VM ou serveurs protégeant quasiment instantanément les données et les systèmes. Vous pouvez

recommencer à utiliser le serveur en montant le point de restauration sans avoir à attendre une

restauration complète dans le stockage de production.

Universal Recovery

La fonction Universal Recovery offre une souplesse illimitée de restauration des ordinateurs. Vous pouvez

restaurer vos sauvegardes depuis des systèmes physiques vers des machines virtuelles, depuis des

machine virtuelles vers d'autres machines virtuelles, depuis des machines virtuelles vers des systèmes

physiques ou depuis des systèmes physiques vers des systèmes physiques, puis effectuer des

restaurations sans système d'exploitation (BMR) sur du matériel différent.

La technologie Universal Recovery accélère aussi les transferts multiplateformes entre les machines

virtuelles ; par exemple, transfert de VMware vers Hyper-V ou d'Hyper-V vers VMware. Universal Recovery

effectue des constructions dans la récupération au niveau des applications, des éléments et des objets

8

(fichiers individuels, dossiers, éléments, e-mails, éléments de calendrier, bases de données et

applications).

Déduplication globale réelle

La déduplication globale élimine les données redondantes ou dupliquées en effectuant des sauvegardes

incrémentielles au niveau bloc des machines.

La structure de disque standard d'un serveur comporte le système d'exploitation, l'application et les

données. Dans la plupart des environnements, les administrateurs utilisent souvent une installation

commune du système d'exploitation de serveur et de poste de travail sur plusieurs systèmes pour un

déploiement et une gestion plus efficaces. Lorsque la sauvegarde est réalisée au niveau du bloc sur

plusieurs machines, vous obtenez une vue plus détaillée des éléments figurant dans la sauvegarde et de

ceux qui n'y sont pas, quelle que soit la source. Ces données incluent le système d'exploitation, les

applications et les données d'application de l'ensemble de l'environnement.

Figure 1. Diagramme de la déduplication globale réelle

Cryptage

Le système DL1300 fournit une fonction de cryptage pour protéger les sauvegardes et les données au

repos contre toute utilisation et tout accès non autorisés afin de garantir la confidentialité des données.

Les données sont accessibles et peuvent être décryptées à l’aide de la clé de cryptage. Le cryptage est

effectué en ligne sur les données d’instantané, à la vitesse de transmission de ligne sans affecter les

performances.

Fonctions de protection des données du Dell DL1300

Dell DL1300 Core

Le Core est le composant central de l’architecture de déploiement DL1300. Il stocke et gère les

sauvegardes de machine et fournit des services pour la sauvegarde, la récupération, la conservation, la

réplication, l'archivage et la gestion. Le Core est un ordinateur adressable autonome sur le réseau, qui

exécute une variante 64 bits des systèmes d'exploitation Microsoft Windows Server 2012 R2 Foundation

et Standard. L’appliance exécute la compression, le cryptage et la déduplication intégrés basés sur la cible

9

des données reçues de l’agent. Le Core stocke alors les sauvegardes des instantanés dans le référentiel

qui réside sur l’appliance. Les Cores sont appariés pour la réplication.

Le référentiel réside dans le stockage interne dans le core. Ce dernier est géré en accédant à l'URL

https://CORENAME:8006/apprecovery/admin depuis un navigateur Web compatible Javascript.

Agent intelligent Dell DL1300

Le Smart Agent est installé sur la machine à Core protégé. Le Smart Agent fait le suivi des modifications

apportées aux blocs du volume de disques, puis crée un instantané des blocs modifiés selon une

fréquence de protection définie. L'approche permanente des instantanés incrémentiels au niveau du bloc

évite d'avoir à copier de manière répétée les mêmes données de la machine protégée vers le Core.

Une fois configuré, l’agent utilise une technologie intelligente pour faire le suivi des blocs modifiés sur les

volumes de disques protégés. Lorsque l’instantané est prêt, il est rapidement transféré vers le Core à l’aide

de connexions à base de sockets, multithreads intelligentes.

Processus d'instantané

Le processus de protection de votre DL1300 démarre lorsqu'une image de base est transférée d'une

machine protégée au Core ; c'est le seul moment où une copie complète de la machine doit être

transportée sur le réseau lors d'une opération normale, suivie d'instantanés incrémentiels définitifs.

L'agent DL1300 pour Windows utilise le service de copie Microsoft Volume Shadow copy Service (VSS)

pour geler ou suspendre les données d'application sur un disque pour capturer une sauvegarde

compatible avec le système de fichiers et l'application. Lors de la création d'un instantané, l'enregistreur

VSS situé sur le serveur cible empêche l'écriture du contenu sur le disque. Au cours du processus d'arrêt

de l'écriture du contenu sur le disque, toutes les opérations d'E/S du disque sont mises en file d'attente et

reprennent uniquement une fois l'instantané terminé, tandis que les opérations en cours se terminent et

que tous les fichiers ouverts se ferment. Le processus de création d'une copie miroir n'affecte pas de

manière significative les performances du système de production.

Le système DL1300 utilise Microsoft VSS, car il dispose du support intégré pour toutes les technologies

internes Windows, notamment NTFS, Registre, Active Directory, pour vider les données sur disque avant

de créer l’instantané. De plus, d’autres applications d’entreprise comme Microsoft Exchange et SQL

Server utilisent les plug-ins Enregistreur VSS pour recevoir une notification lorsqu’un instantané est

préparé et lorsqu’elles doivent vider sur disque leurs pages de base de données utilisées pour placer la

base de données dans un état de transaction cohérent. Les données capturées sont rapidement

transférées et stockées sur le core.

Réplication : site de reprise après sinistre ou fournisseur de services

La réplication est le processus qui consiste à copier des points de restauration depuis un core AppAssure

et à les transmettre à un autre core AppAssure dans un emplacement séparé en vue de récupération

après sinistre. Ce processus requiert une relation source-cible entre au moins deux cores.

Le core source copie les points de restauration des machines protégées sélectionnées, puis transmet de

manière asynchrone et continue les données d’instantané incrémentielles au core cible sur un site distant

de reprise après sinistre. Vous pouvez configurer la réplication sortante vers un centre de données

appartenant à la société ou dans un site de récupération après sinistre distant (à savoir, un core cible

autogéré). Ou bien, vous pouvez configurer la réplication sortante vers un fournisseur tiers de services

gérés (MSP) ou encore le fournisseur du cloud qui héberge la sauvegarde hors site et les services de

reprise après sinistre. Lors de la réplication d’un core cible tiers, vous pouvez utiliser les workflows

10

intégrés, qui vous permettent de demander des connexions et de recevoir des notifications automatiques

de rétroinformation.

La réplication est gérée en fonction des machines protégées. Toute machine (ou toutes les machines)

protégée ou répliquée sur un core source peut être configurée pour se répliquer vers un core cible.

La réplication s'optimise automatiquement grâce à un algorithme unique (RMW -Read-Match-Write)

Lecture-Correspondance-Écriture étroitement associé à la déduplication. Au moyen de la réplication

RMW, le service de réplication source et cible établit la correspondance des clés avant le transfert de

données, puis ne fait la réplique que des données compressées, chiffrées et dédupliquées sur le réseau

étendu WAN, ce qui réduit de 10 x les besoins en bande passante.

La réplication commence par l'amorçage : le transfert initial d'images de base dédupliquées et

d'instantanés incrémentiels de machines protégées, ce qui peut ajouter jusqu'à des centaines ou des

milliers de gigaoctets de données. La réplication initiale peut être amorcée vers le noyau cible à l'aide de

supports externes. D'habitude, ceci est utile pour de gros ensembles de données ou des sites dont les

liens sont lents. Les données d'une archive d'amorçage sont compressées, chiffrées et dédupliquées. Si la

taille totale de l'archive est supérieure à l'espace disponible sur un support amovible, l'archive peut être

fractionnée sur plusieurs périphériques selon l'espace disponible sur le support. Pendant le processus

d'amorçage, les points de restauration incrémentiels se répliquent sur le site cible. Une fois que le core

cible a fini de consommer l'archive d'amorçage, les points de restauration incrémentiels répliqués se

synchronisent automatiquement.

Restauration

La restauration peut être réalisée sur le site local ou sur le site à distance répliqué. Une fois que le

déploiement est stable avec une protection locale et une réplication optionnelles, le Core DL1300

permet de réaliser une restauration à l'aide de Verified Recovery, Universal Recovery ou Live Recovery.

Restauration en tant que service (RaaS, Recovery-as-a-Service)

Les fournisseurs de services gérés (MSP, Managed Service Providers) peuvent tirer pleinement parti du

système DL1300 en tant que plateforme pour fournir des services RaaS. RaaS facilite la restauration

complète dans le cloud en répliquant les serveurs physiques et virtuels des clients. Les clouds des

fournisseurs de service sont utiles en tant que machines virtuelles pour prendre en charge les tests de

restauration ou les opérations de restauration. Les clients qui souhaitent effectuer une restauration dans

le cloud peuvent configurer la réplication sur leurs machines protégées sur les cores locaux vers un

fournisseur de services AppAssure. En cas de sinistre, les fournisseurs MSP peuvent immédiatement

activer les machines virtuelles du client.

Le système DL1300 n’est pas mutualisé. Les fournisseurs MSP peuvent utiliser le DL1300 sur plusieurs

sites et créer un environnement mutualisé.

Virtualisation et cloud

Le core DL1300 est prêt pour le cloud, ce qui permet de tirer parti de la capacité de traitement du cloud

pour la restauration et l'archivage.

DL1300 peut exporter n'importe quelle machine protégée ou répliquée vers des versions sous licence de

VMware ou Hyper-V. Dans le cas d’exportations continues, la machine virtuelle est mise à jour de façon

incrémentielle après chaque instantané. Les mises à jour incrémentielles sont rapides et fournissent des

11

clones de secours prêts à être mis sous tension en un seul clic. Les exportations de machine virtuelle

prises en charge sont les suivantes :

• VMware Workstation ou Server dans un dossier

• Exportation directe vers un hôte Vsphere ou ESXi VMware

• Exportation vers Oracle VirtualBox

• Microsoft Hyper-V Server sur Windows Server 2008 (x64)

• Microsoft Hyper-V Server sur Windows Server 2008 R2

• Microsoft Hyper-V Server sous Windows Server 2012 R2

Désormais, vous pouvez archiver les données du référentiel vers le cloud à l'aide de plateformes telles

que Microsoft Azure, Amazon S3, Rackspace Cloud Block Storage ou d'autres services cloud OpenStack.

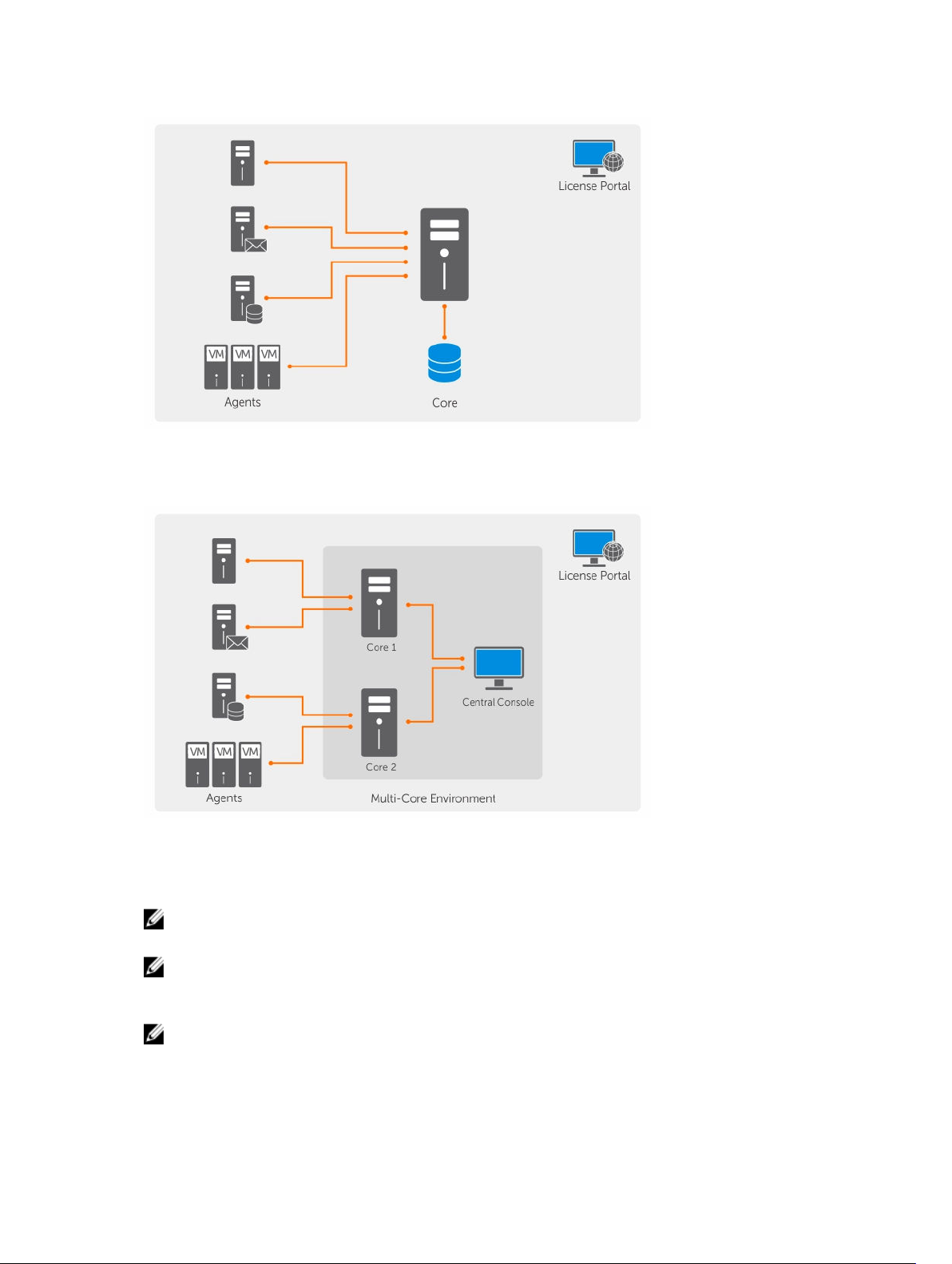

Architecture de déploiement du Dell DL1300

L'architecture de déploiement du DL1300 est constituée de composants locaux et distants. Les

composants distants peuvent être facultatifs pour les environnements qui n'ont pas besoin d'utiliser un

site de récupération après sinistre ou un fournisseur de services gérés (MSP) pour effectuer la restauration

hors site. Un déploiement local de base comprend un serveur de sauvegarde appelé core, et une ou

plusieurs machines protégées dénommées agents. Le composant hors site est activé à l'aide de la

réplication, pour fournir des fonctionnalités de restauration complète sur le site de reprise après sinistre.

Le core DL1300 utilise des images de base et des instantanés incrémentiels pour compiler les points de

restauration des agents protégés.

En outre, le système DL1300 reconnaît les applications, car il peut détecter la présence de Microsoft

Exchange et SQL et de leurs bases de données et fichiers journaux respectifs. Les sauvegardes sont

effectuées à l’aide d’instantanés de niveau bloc avec reconnaissance d'application. Le système DL1300

effectue une troncature des journaux du serveur Microsoft Exchange protégé.

Le diagramme suivant montre un déploiement DL1300 simple. Les agents DL1300 sont installés sur des

machines, telles qu’un serveur de fichiers, un serveur de messagerie, serveur de base de données, ou des

machines virtuelles sont connectées à un seul core DL1300 et protégées par ce dernier qui comprend le

référentiel de stockage central. Le portail de licences logicielles Dell gère les abonnements aux licences,

les groupes et les utilisateurs pour les agents et les cores dans l'environnement. Le port permet aux

utilisateurs de se connecter, d'activer des comptes, de télécharger du logiciel et de déployer des agents

et des cores en fonction de votre licence pour l'environnement.

12

Figure 2. Architecture de déploiement Dell DL1300

Vous pouvez également déployer plusieurs cores DL1300, comme le montre le diagramme suivant. Une

console centrale gère plusieurs cores.

Figure 3. Architecture de déploiement de plusieurs cores DL1300

Autres informations utiles

REMARQUE : Pour tous les documents Dell OpenManage, rendez-vous sur Dell.com/

openmanagemanuals.

REMARQUE : Vérifiez toujours si des mises à jour sont disponibles sur le site Dell.com/support/

home et lisez-les en premier, car elles remplacent souvent les informations contenues dans les

autres documents.

REMARQUE : Pour toute documentation concernant Dell OpenManage Server Administrator, voir

Dell.com/openmanage/manuals.

Votre documentation de produit inclut :

13

Guide de mise en

route

Présente la configuration du système et les caractéristiques techniques. Ce

document est aussi fourni avec votre système.

Présentation des

informations

système

Manuel du

propriétaire

Guide de

déploiement

Guide d'utilisation Fournit des informations sur la configuration et la gestion du système.

Notes de mise à

jour

Guide

d'interopérabilité

Guide d'utilisation

d'OpenManage

Server

Administrator

Fournit des informations sur la configuration du matériel et l'installation du logiciel

sur votre appliance.

Fournit des informations sur les caractéristiques du système, ainsi que des

instructions relatives au dépannage et à l'installation ou au remplacement de

composants du système.

Fournit des informations sur le déploiement du matériel et le déploiement initial de

l'appliance.

Fournit les informations produit et des informations supplémentaires sur l'appliance

Dell DL1300.

Fournit des informations sur les logiciels et matériels pris en charge pour

l'appliance, ainsi que les considérations, recommandations et règles d'utilisation.

Fournit des informations sur l'utilisation de Dell OpenManage Server Administrator

pour gérer votre système.

14

2

Utilisation du système DL1300

Accès à la Core Console DL1300

Pour accéder à DL1300 Core Console :

1. mettez à jour les sites de confiance dans le navigateur.

2. Configurez vos navigateurs pour accéder à DL1300 Core Console. Voir Configuration des

navigateurs pour accéder à distance à Core Console.

3. Effectuez l'une des tâches suivantes pour accéder à Core Console DL1300 :

• Connectez-vous localement au serveur core DL1300, puis double-cliquez sur l'icône Core

Console.

• Entrez l'une des URL suivantes dans votre navigateur Web :

– https://<NomDeVotreServeurCore>:8006/apprecovery/admin/core ou

– https://<AdresseIPDeVotreServeurCore>:8006/apprecovery/admin/core

Mise à jour des sites de confiance dans Internet Explorer

Pour mettre à jour les sites de confiance dans Internet Explorer :

1. Ouvrez Internet Explorer.

2. Si les menus Fichier, Modifier la vue et autres ne sont pas affichés, appuyez sur <F10>.

3. Cliquez sur le menu Outils et sélectionnez Options Internet.

4. Dans la fenêtre Options Internet, cliquez sur l'onglet Sécurité.

5. Cliquez sur Sites de confiance et cliquez sur Sites.

6. Dans Ajouter ce site Web à la zone, saisissez https://[Nom d'affichage] et utilisez le nouveau nom

que vous avez fourni pour le nom d'affichage.

7. Cliquez sur Add (Ajouter).

8. Sous Ajouter ce site Web à la zone, entrez about:blank.

9. Cliquez sur Add (Ajouter).

10. Cliquez sur Fermer, puis sur OK.

Configuration des navigateurs pour accéder à distance à Core Console

Pour accéder à Core Console depuis une machine distante, vous devez modifier les paramètres de votre

navigateur.

REMARQUE : Pour ce faire, connectez-vous au système en tant qu’administrateur.

REMARQUE : Google Chrome utilise les paramètres Microsoft Internet Explorer. Modifiez les

paramètres du navigateur Chrome à l’aide d’Internet Explorer.

15

REMARQUE : Veillez à activer la configuration de sécurité renforcée d’Internet Explorer lorsque

vous accédez à Core web Console localement ou à distance. Pour activer la configuration de

sécurité renforcée d’Internet Explorer :

1. Ouvrez le Gestionnaire de serveur.

2. Sélectionnez Configuration de sécurité renforcée d’Internet Explorer du serveur local sur la

droite. Vérifiez que la fonction est activée.

Pour modifier les paramètres de navigateur dans Internet Explorer et Chrome :

1. Ouvrez Internet Explorer.

2. Dans le menu Outils , sélectionnez Options Internet, onglet Sécurité.

3. Cliquez sur Sites de confiance et cliquez sur Sites.

4. Désélectionnez l'option Exiger la vérification du serveur (https) pour tous les sites de cette zone,

puis ajoutez http://<nom d'hôte ou adresse IP du serveur de l'Appliance hébergeant

AppAssure Core> à la zone Sites de confiance.

5. Cliquez sur Fermer, sélectionnez Sites de confiance, puis cliquez sur Personnaliser le niveau.

6. Faites défiler l'affichage jusqu'à Divers → Affiche un contenu mixte et sélectionnez Activer.

7. Faite défiler l'affichage jusqu'au bas de l'écran vers l'entrée Authentification utilisateur → Ouverture

de session, puis sélectionnez Connexion automatique avec le nom d’utilisateur et le mot de passe

actuel.

8. Cliquez sur OK, puis sélectionnez l'onglet Avancé.

9. Faites défiler la liste jusqu'à Multimédia, puis sélectionnez Lire les animations dans les pages Web.

10. Faites défiler l'écran jusqu'à Sécurité, sélectionnez Activer l'authentification Windows intégrée, puis

cliquez sur OK.

Pour modifier les paramètres du navigateur Mozilla Firefox :

1. Dans la barre d'adresse de Firefox, entrez about:config, puis, à l'invite, cliquez sur Je ferai attention,

promis.

2. Recherchez le terme ntlm.

La recherche doit renvoyer au moins trois résultats.

3. Double-cliquez sur network.automatic-ntlm-auth.trusted-uris et entrez les paramètres suivants, en

fonction de votre machine :

• Pour les machines locales, entrez le nom d'hôte.

• Pour les machines distantes, entrez le nom d'hôte et l'adresse IP, séparés par une virgule, du

système d'appliance qui héberge AppAssureCore ; par exemple, AdresseIP,nom d'hôte.

4. Redémarrez Firefox.

Gestion des licences

Vous pouvez gérer les licences DL1300 directement à partir de la Core Console. Depuis la console, vous

pouvez modifier la clé de licence et contacter le serveur de licences. Vous pouvez également accéder au

portail des licences depuis la page de gestion des licences dans Core Console ou vous pouvez accéder

au portail de licences, à https://licenseportal.com.

La page Licences contient les informations suivantes :

• Type de licence

16

• État de licence

• Détails du référentiel

• Réplication des cores maîtres (entrants)

• Réplication des cores secondaires (sortants)

• Cumuls simultanés

• Stratégie de rétention de cumul

• Clés de cryptage

• Exportations de disque de secours virtuels

• Vérifications de montabilité

• Troncatures de journal Exchange

• Troncature de journal SQL

• Intervalle minimal d'instantané

Contacter le serveur de Portail de licences

Core Console contacte le serveur de portail pour mettre à jour les modifications apportées au portail de

licences. La communication avec le serveur de portail intervient à des intervalles définis, mais vous

pouvez établir la communication à la demande.

Pour contacter le serveur de portail :

Accédez à la Core Console, puis cliquez sur Configuration → Licences.

1.

La page Licences s'affiche.

2. À partir de l'option Licence Server, cliquez sur Contacter maintenant.

Modifier une clé de licence

Pour modifier une clé de licence :

1. Accédez à Core Console, puis sélectionnez Configuration → Licences.

La page Licences s'affiche.

2. Dans la section Détails de la licence, cliquez sur Modifier la licence.

La boîte de dialogue Modifier la licence s'affiche.

3. Mettez à jour la nouvelle clé de licence. Pour mettre à jour la clé de licence :

• sélectionnez la clé de licence appropriée à l'aide de l'onglet Parcourir dans la boîte de dialogue

Envoyer le fichier de licence.

Pour télécharger la licence appropriée :

1. accédez à www.rapidrecovery.licenseportal.com.

2. Dans le menu déroulant Logiciel, dans le coin supérieur gauche de la page, sélectionnez

Appliance.

Toutes les licences disponibles et les informations correspondantes s'affichent.

3. Dans la colonne Actions, cliquez sur l'icône de téléchargement.

La licence est téléchargé sur votre système.

• Entrez la clé de licence dans le champ Entrer la clé de licence.

4. Cliquez sur Continue (Continuer).

La licence est mise à jour sur votre système.

17

Modification manuelle de la langue d'AppAssure

AppAssure vous permet de changer la langue sélectionnée lors de l'exécution de l'Assistant Configuration

de l'appliance AppAssure par l'une des langues prises en charge.

Pour changer la langue d'AppAssure par la langue souhaitée :

1. Lancez l'éditeur de registre à l'aide de la commande regedit.

2. Rendez-vous sur HKEY_LOCAL_MACHINE → SOFTWARE → AppRecovery → Core → Localization.

3. Ouvrez Lcid.

4. Sélectionnez Valeur décimale.

5. Entrez la valeur correspondant à la langue requise dans la case Données de la valeur. Les

valeurs correspondant aux langues prises en charge sont les suivantes :

a. Anglais : 1033

b. Portugais brésilien : 1046

c. Espagnol : 1034

d. Français : 1036

e. Allemand : 1031

f. Chinois simplifié : 2052

g. Japonais : 1041

h. Coréen : 1042

6. Cliquez avec le bouton droit de la souris et redémarrez les services dans l'ordre indiqué :

a. WMI (infrastructure de gestion Windows)

b. Service Internet SRM

c. AppAssure Core

7. Effacez le cache du navigateur.

8. Fermez le navigateur et redémarrez la Core Console depuis l'icône sur le bureau.

Modification de la langue du système d'exploitation au cours de l'installation

Sur une installation fonctionnant sous Microsoft Windows, vous pouvez utiliser le Panneau de

configuration pour sélectionner des packs de langue et configurer des paramètres internationaux

supplémentaires.

Pour modifier la langue du système d'exploitation (SE) :

REMARQUE : Il est recommandé que la langue du système d'exploitation et celle d'AppAssure soient

identiques. Dans le cas contraire, certains messages peuvent être affichés dans plusieurs langues.

REMARQUE : Il est recommandé de modifier la langue du système d'exploitation avant de modifier

celle d'AppAssure.

1. Sur la page Démarrer, entrez Langue, et assurez-vous que le domaine de recherche est défini sur

Paramètres.

2. Dans le volet Résultats, sélectionnez Langue.

3. Dans le volet Modifier vos préférences linguistiques , sélectionnez Ajouter une langue.

4. Parcourir ou rechercher la langue que vous souhaitez installer.

Par exemple, sélectionnezCatalan et Ajouter. Le catalan est ajouté comme l'une des langues.

5. Dans le volet Modifier vos préférences de langue, sélectionnez Options en regard de la langue

ajoutée.

18

6. Si un pack de langue est disponible pour votre langue, sélectionnez Télécharger et installer

le pack de langue.

7. Lorsque le pack de langue est installé, la langue est affichée comme étant disponible en tant que

langue d'affichage de Windows.

8. Pour faire de cette langue votre langue d'affichage, déplacez-la en haut de votre liste de langues.

9. Pour que le changement prenne effet, déconnectez-vous de Windows puis reconnectez-vous.

Gestion des paramètres Core

Les paramètres Core permettent de définir divers paramètres de configuration et de performance. La

plupart des paramètres sont configurés pour un usage optimal, mais vous pouvez modifier les paramètres

suivants :

• Généralités

• Tâches nocturnes

• File d'attente de transfert

• Paramètres d'expiration du délai d'attente client

• Configuration du cache de déduplication

• Paramètres de connexion de base de données

Modification du nom d'affichage du Core

REMARQUE : Il est recommandé de sélectionner un nom d’affichage permanent au cours de la

configuration initiale de l'appliance. Si vous le modifiez ensuite, vous devez effectuer plusieurs

étapes manuellement pour vous assurer que le nouveau nom d’hôte soit appliqué et que l’appliance

fonctionne correctement.

Pour modifier le nom d'affichage du core :

1. Accédez à Core Console, puis cliquez sur Configuration → Paramètres.

2. Dans la section Général, cliquez sur Modifier.

La boîte de dialogue Nom d'affichage s'affiche.

3. Dans la zone de texte Nom d'affichage entrez le nouveau nom d'affichage du core.

4. Cliquez sur OK.

Changement de l'heure des tâches nocturnes

L’option Travail nocturne planifie les tâches telles que le cumul, la capacité d'attachement et la troncature

pour les agents protégés par le core.

Pour régler l'heure de tâche nocturne :

1. Accédez à Core Console, puis sélectionnez Configuration → Paramètres.

2. Dans la section Tâches nocturnes, cliquez sur Modifier.

La boîte de dialogue Tâches nocturnes s'affiche.

3. Dans la zone de texte Heure des tâches nocturnes, entrez une nouvelle heure de début.

4. Cliquez sur OK.

Modification des paramètres de file d'attente de transfert

Les paramètres de file d'attente de transfert sont définis au niveau du core ; ils déterminent le nombre

maximal de transfert simultanés et le nombre maximal de tentatives de transfert des données.

19

Pour modifier les paramètres de file d'attente de transfert :

1. Accédez à Core Console, puis cliquez sur Configuration → Paramètres.

2. Dans la section File d'attente de transfert, cliquez sur Modifier.

La boîte de dialogue File d'attente de transfert s'affiche.

3. Dans le champ Nombre maximal de transferts simultanés, entrez une valeur pour mettre à mettre à

jour le nombre de transferts simultanés.

Définissez une valeur comprise entre 1 et 60. Plus la valeur est faible, plus la charge du réseau et des

autres ressources système est faible. Avec l'augmentation du nombre des agents traités, la charge

système augmente également.

4. Dans le champ Nombre maximal de nouvelles tentatives, entrez une valeur pour mettre à jour le

nombre de nouvelles tentatives.

5. Cliquez sur OK.

Réglage des paramètres de délai d'attente du client

Paramètres de délai d’attente du client spécifie le nombre de secondes ou minutes pendant lequel le

serveur attend avant expiration du délai lors de la connexion à un client.

Pour régler les paramètres de délai d'attente du client :

1. Accédez à Core Console, puis cliquezConfiguration → Paramètres.

2. Dans la section Définition des paramètres de délai d'attente du client, cliquez sur Modifier.

La boîte de dialogue Paramètres de délai d'attente du client s'affiche.

3. Dans le champ Délai d'attente de connexion, entrez le délai imparti, en nombre de minutes et de

secondes.

4. Dans le champ Délai d'attente de lecture/écriture, entrez le délai imparti (en minutes et secondes)

pour un événement de lecture/écriture.

5. Cliquez sur OK.

Configuration des paramètres de cache de déduplication

La déduplication globale réduit la quantité d’espace de stockage disque requis pour les données

sauvegardées. Le gestionnaire DVM (Gestionnaire de volumes de déduplication) combine un ensemble

d’emplacements de stockage dans un même référentiel. Le cache de déduplication contient les

références à des blocs uniques. Par défaut, le cache de déduplication est de 1,5 Go. Si les informations

redondantes finissent par saturer le cache, le référentiel ne peut plus tirer pleinement parti de la

déduplication dans le référentiel pour les nouvelles données ajoutées. Dans ce cas, vous pouvez

augmenter la taille du cache de déduplication en modifiant sa configuration dans Console Core.

Pour configurer les paramètres de cache de déduplication :

1. Accédez à Core Console, puis cliquez sur Configuration → Paramètres.

2. Dans la section Configuration du cache de déduplication, cliquez sur Modifier.

La boîte de dialogue Configuration du cache de déduplication s'affiche.

3. Dans la zone de texte Emplacement du cache principal, entrez l’emplacement du cache principal

mis à jour.

4. Dans la zone de texte Emplacement du cache secondaire, entrez l’emplacement du cache

secondaire mis à jour.

5. Dans la zone de texte Emplacement du cache des métadonnées, entrez l’emplacement du cache

des métadonnées mis à jour.

20

6. Cliquez sur OK.

REMARQUE : Vous devez redémarrer le Service de core pour que les modifications prennent

effet.

Modification des paramètres du moteur

Pour modifier les paramètres du moteur :

1. Accédez à Core Console, puis cliquez sur Configuration → Paramètres.

2. Dans la section Configuration du moteur de relecture, cliquez sur Modifier.

La boîte de dialogue Configuration du moteur de relecture s'affiche.

3. Dans la boîte de dialogue Configuration du moteur de relecture, spécifiez l'adresse IP. Choisissez

l'une des options suivantes :

• Pour utiliser l'adresse IP préférée depuis votre TCP/IP, cliquez sur Déterminé automatiquement.

• Pour entrer manuellement une adresse IP, cliquez sur Utiliser une adresse IP spécifique.

4. Entrez les informations concernant la configuration comme suit :

Zone de texte Description

Port préférable Entrez un numéro de port ou acceptez le paramètre par défaut (le port par

défaut est 8007). Le port est utilisé pour spécifier le canal de communication

du moteur.

Groupe Admin Entrez le nouveau nom du groupe d'administration. Le nom par défaut est

BUILTIN\Administrators.

Longueur d'E/S

asynchrones

minimale

Taille du tampon

de réception

Taille du tampon

d'envoi

Expiration du délai

d'attente de

lecture

Expiration du délai

d'attente

d'écriture

5. Sélectionnez Aucun délai.

6. Cliquez sur OK.

Entrez la valeur ou choisissez le paramètre par défaut. Elle décrit la longueur

entrée/sortie minimale. Le paramètre par défaut est 65536.

Entrez une taille du tampon entrant ou acceptez le paramètre par défaut. Le

paramètre par défaut est 8192.

Entrez une taille de tampon d'envoi sortant ou acceptez le paramètre par

défaut. Le paramètre par défaut est 8192.

Entrez la valeur d'expiration du délai d'attente de lecture ou choisissez le

paramètre par défaut. Le paramètre par défaut est 00:00:30.

Entrez la valeur d'expiration du délai d'attente d'écriture ou choisissez le

paramètre par défaut. Le paramètre par défaut est 00:00:30.

Modification des paramètres de déploiement

Pour modifier les paramètres de déploiement :

1. Accédez à Core Console et cliquez sur l'onglet Configuration, puis sur Paramètres.

2. Dans le volet Paramètres de déploiement, cliquez sur Modifier.

La boîte de dialogue Paramètres de déploiement s'ouvre.

21

3. Dans la zone de texte Nom du programme d’installation de l’agent, entrez le nom du fichier

exécutable de l’agent. La valeur par défaut est Agentweb. exe.

4. Dans la zone de texte Adresse de Core, entrez l’adresse du Core.

5. Dans la zone de texte Délai de réception ayant échoué, indiquez le nombre de minutes qui doit

s’écouler sans activité avant l'expiration du délai d’attente.

6. Dans le champ Nombre maximum d’installations parallèles, entrez le nombre maximal

d’installations qui peuvent être réalisées en parallèle.

7. Sélectionnez l’un ou l'autre des paramètres facultatifs suivants ou les deux :

• Redémarrage automatique après installation

• Protection après le déploiement

8. Cliquez sur OK.

Modification des paramètres de connexion de base de données

Pour modifier les paramètres de connexion de base de données :

1. Accédez à Core Console, puis cliquez sur Configuration → Paramètres.

2. Dans la section Paramètres de connexion de base de données, effectuez l'une des tâches suivantes :

• pour restaurer la configuration par défaut, cliquez sur Restaurer la valeur par défaut.

• Pour modifier les paramètres de connexion de base de données, cliquez sur Modifier.

Lorsque vous cliquez sur Modifier, la boîte de dialogue Paramètres de connexion de base de

données s’affiche.

3. Entrez les paramètres nécessaires pour modifier la connexion de base de données, comme suit :

Zone de texte Description

Nom d'hôte Entrez un nom d'hôte pour la connexion de base de données.

Port Entrez un numéro de port pour la connexion de base de données.

Nom d'utilisateur

(facultatif)

Mot de passe

(facultatif)

Conserver

l'historique des

événements et des

tâches pendant,

jours

4. Cliquez sur Tester la connexion pour vérifier vos paramètres.

5. Cliquez sur Enregistrer.

Entrez un nom d'utilisateur d'accès et de gestion des paramètres de connexion

de base de données. Ce nom est utilisé pour spécifier le journal dans les

références d'accès à la connexion de base de données.

Entrez un mot de passe d'accès et de gestion des paramètres de connexion de

base de données.

Entrez le nombre de jours de conservation de l'historique des événements et

des tâches pour la connexion de base de données.

Gestion des événements

Le core inclut des ensemble d'événements prédéfinis qui peuvent être utilisés pour signaler aux

administrateurs les problèmes critiques sur le core ou les tâches de sauvegarde.

22

Dans l’onglet Événements, vous pouvez gérer les groupes de notification, les paramètres SMTP de

messagerie, les paramètres serveur, activer les journaux de trace, configurer le cloud, réduire les

répétitions et conserver les événements.

L’option Groupes de notification permet de gérer des groupes de notification à partir desquels vous

pouvez :

• Spécifier un événement pour lequel vous voulez générer une alerte pour l'un des éléments suivants :

– Clusters

– Capacité d'attachement

– Tâches

– Licences

– Troncature du journal

– Archivage

– Service de core

– Exportation

– Protection

– Réplication

– Restauration

• Spécifiez le type d'alerte (erreur, avertissement et informationnel).

• Spécifiez à qui et où les alertes seront envoyées.

– Adresse e-mail

– Journaux d'événements Windows

– Syslog Server

• Spécifiez un seuil horaire pour la répétition.

• Spécifiez la période de rétention pour tous les événements.

Configuration des groupes de notification

Pour configurer les groupes de notification :

1. Dans Core Console, sélectionnez Configuration → Événements.

2. Cliquez sur Ajouter un groupe.

La boîte de dialogue Ajouter un groupe de notification s'affiche et présente deux panneaux :

• Activer les alertes

• Options de notification

Activation des alertes

L'activation des alertes permet de définir l’ensemble des événements système à consigner, de créer des

rapports et de définir des alertes.

REMARQUE : Pour créer des alertes pour tous les événements, sélectionnez Toutes les alertes.

• Pour créer des alertes spécifiques pour les erreurs, les avertissements et les messages d’information

ou une combinaison, sélectionnez l’une des options suivantes :

– icône de triangle rouge (erreur)

23

– icône de triangle jaune (avertissement)

– cercle bleu (information)

– flèche courbée (restauration de la valeur par défaut)

• Pour créer des alertes pour des événements spécifiques, cliquez sur > en regard du groupe concerné

et cochez la case pour activer l’alerte.

Configuration des options de notification

1. Dans le volet Options de notification, spécifiez la méthode de prise en charge du processus de

notification.

Les options de notification sont les suivantes :

Zone de texte Description

Notifier par

courrier

électronique

Notifier par

journal

d'événements

Windows

Notifier par

syslogd

Notifier par des

alertes Toast

2. Cliquez sur OK.

Le message suivant s’affiche : Le nom du groupe ne peut pas être modifié après la création du

groupe de notification. Voulez-vous vraiment utiliser ce nom ?.

• Pour enregistrer le nom du groupe, cliquez sur Oui.

• Pour modifier le nom du groupe, cliquez sur Non. Revenez à la fenêtre Options de notification,

mettez à jour le nom du groupe et les autres paramètres de groupe de notifications et

sauvegardez votre travail.

Définissez les destinataires de la notification par e-mail. Vous pouvez saisir

plusieurs adresses e-mail, ainsi que des adresses Cci et Cc, comme indiqué cidessous :

• À :

• Cc

• Cci :

Sélectionnez cette option pour que les alertes soient signalées via le journal

des événements Windows.

Sélectionnez cette option pour que les alertes soient signalées via sys logd.

Spécifiez les détails de sys logd dans les zones de texte suivantes :

• Nom d'hôte :

• Port : 1

Sélectionnez cette option pour que l'alerte s’affiche sous la forme d'une

fenêtre contextuelle dans l’angle inférieur droit de l'écran.

Configuration d’un serveur de messagerie

REMARQUE : Vous devez définir les paramètres de groupe de notification, notamment activer

l’option Notifier par e-mail pour pouvoir envoyer des messages d'alerte par e-mail.

Pour configurer un serveur de messagerie et un modèle de notification par e-mail

1. Dans Core Console, cliquez sur Configuration → Événements.

2. Dans le volet Paramètres Paramètres de messagerie, cliquez Serveur SMTP.

La boîte de dialogue Paramètres du serveur SMTP s'affiche.

24

3. Entrez les informations du serveur de messagerie comme suit :

Zone de texte Description

Serveur SMTP Entrez le nom du serveur de messagerie que le modèle de notification par e-

mail doit utiliser. Selon la convention de nommage, le nom inclut le nom

d'hôte, le domaine et le suffixe, par exemple, smtp.gmail.com.

De Entrez une adresse d'expéditeur qui servira à préciser l'adresse à laquelle le

modèle de notification par e-mail sera retourné, par exemple,

noreply@localhost.com.

Nom d'utilisateur Entrez un nom d'utilisateur pour le serveur de messagerie.

Mot de passe Entrez un mot de passe pour le serveur de messagerie.

Port Entrez un numéro de port qui identifiera le port d'un serveur de messagerie,

par exemple, le port 587 pour Gmail.

La valeur par défaut est 25.

Délai (secondes) Entrez une valeur pour spécifier la durée de la tentative de connexion avant

l'expiration du délai. Cette valeur s'utilise pour établir le temps en secondes

avant la survenue de l'expiration d'un délai lors de tentatives de connexion au

serveur d'e-mail.

La valeur par défaut est de 30 secondes.

TLS Sélectionnez cette option si le serveur de messagerie utilise une connexion

sécurisée telle que TLS (Transport Layer Security) ou SSL (Secure Sockets

Layer).

4. Cliquez sur Envoyer un e-mail de test, puis effectuez les opérations suivantes :

a. dans la boîte de dialogue Envoyer un e-mail de test, saisissez l'adresse e-mail de destination du

message de test et cliquez sur

b. Si le test échoue, quittez la boîte de dialogue d’erreur et la boîte de dialogue Envoyer un e-mail

et changer les paramètres de configuration du serveur de messagerie. Répétez l’étape 4.

de test

c. Cliquez sur OK pour confirmer.

d. Vérifiez que l'e-mail de test a été envoyé.

e. Revenez dans la boîte de dialogue Paramètres du serveur SMTP, et cliquez sur Enregistrer pour

fermer la boîte de dialogue et enregistrer les paramètres.

Envoyer.

Configuration d’un modèle de notification par e-mail

Pour pouvoir recevoir des notifications sur les événements, vous devez configurer un serveur de

messagerie et un modèle de notification par e-mail.

REMARQUE : Pour pouvoir recevoir des messages d’alerte par e-mail, définissez les paramètres de

groupe de notification et activer l’option Notifier par e-mail .

Pour configurer un serveur de messagerie et un modèle de notification par e-mail

1. Dans Core Console, cliquez sur Configuration → Événements.

2. Dans le volet Paramètres de messagerie, cliquez sur Modifier.

La boîte de dialogue Modifier la configuration des notifications par e-mail apparaît.

3. Sélectionnez Activer les notifications par e-mail, puis entrez les informations du serveur de

messagerie suivantes :

25

Zone de texte Description

Objet de l'e-mail Entrez l'objet du modèle d'e-mail qui servira à définir l'objet d'un modèle de

notification par e-mail, par exemple, <hostname> - <level> <name>.

E-mail Entrez les informations de corps du modèle qui décrivent l'événement, le

moment où il s'est produit et sa gravité.

4. Cliquez sur Envoyer un e-mail de test. Procédez comme suit :

a. dans la boîte de dialogue Envoyer un e-mail de test, saisissez l'adresse e-mail de destination du

message de test et cliquez sur Envoyer.

b. Si le test échoue, quittez la boîte de dialogue d’erreur et la boîte de dialogue Envoyer un e-mail

de test, cliquez sur OK pour enregistrer les paramètres du modèle d’e-mail en cours et modifiez

les paramètres du serveur de messagerie. Reportez-vous à Configuration d’un serveur de

messagerie et d'un modèle de notification par e-mail. Veillez à entrer de nouveau le mot de passe

de ce compte de messagerie. Enregistrez les paramètres, puis revenez à l’étape 4.

c. Cliquez sur OK pour confirmer.

d. Vérifiez que l'e-mail de test a été envoyé.

e. Revenez dans la boîte de dialogue Modifier la configuration des notifications par e-mail et

cliquez sur OK pour fermer la boîte de dialogue et enregistrer les paramètres.

Configuration de la réduction des répétitions

Pour configurer la réduction des répétitions :

1. Dans Core Console, cliquez sur Configuration → Événements.

2. Dans la section Réduction des répétitions, cliquez sur Modifier.

La boîte de dialogue Activer la réduction des répétitions apparaît.

3. Sélectionnez Activer la réduction des répétitions.

4. Dans la zone de texte Stocker les événements pendant entrez le nombre de minutes de stockage

des événements pour la réduction des répétitions.

5. Cliquez sur OK.

Configuration de la rétention des événements

Pour configurer la rétention des événements :

1. Dans Core Console, cliquez sur Configuration → Paramètres.

2. Sous Paramètres de connexion de base de données, cliquez sur Modifier.

La boîte de dialogue Paramètres de connexion de base de données s'affiche.

3. Dans le champ Conserver l'historique des événements et des tâches pendant, entrez le nombre de

jours de conservation des informations concernant les événements.

Par exemple, vous pouvez sélectionner 30 jours (valeur par défaut).

4. Cliquez sur Enregistrer.

Schéma de gestion d'un référentiel

La feuille de route de gestion d'un référentiel couvre des tâches comme la création, la configuration et

l'affichage d'un référentiel, et inclut les rubriques suivantes :

• Création d'un référentiel

• Affichage des détails du référentiel

26

• Modification des paramètres de référentiel

• Extension de référentiel existant

• Ajout d'une spécification de fichier à un référentiel existant

• Vérification d'un référentiel

• Suppression d'un référentiel

• Restauration d'un référentiel

REMARQUE : Il est recommandé d'utiliser l'onglet Appliance pour créer ou étendre un référentiel.

Avant de commencer à utiliser votre appliance, vous devez configurer le référentiel sur le serveur core.

Un référentiel stocke vos données protégées. Plus précisément, il stocke les instantanés capturés depuis

les serveurs protégés de votre environnement.

En configurant un référentiel, vous pouvez effectuer diverses tâches, notamment spécifier l'emplacement

de stockage des données sur le serveur core, le nombre d'emplacements qui doivent être ajoutés à

chaque référentiel, le nom du référentiel et le nombre d'opérations actuelles prises en charge par les

référentiels.

Lorsque vous créez un référentiel, le core préalloue l'espace requis pour le stockage des données et des

métadonnées dans l'emplacement spécifié. Pour augmenter davantage la taille d'un référentiel, vous

pouvez ajouter de nouveaux emplacements de stockage ou volumes.

REMARQUE : L'appliance DL1300 permet de créer un seul référentiel.

Toutes les versions DL1300 prennent en charge les mises à jour intégrées. La taille de référentiel initiale

disponible après le provisionnement du stockage dans votre appliance correspond à la version de votre

système. Par exemple, après le provisionnement de l'appliance DL1300 3 To+2VM, la taille de référentiel

disponible est de 3 To. L'espace de stockage inutilisé dans votre système peut être utilisé pour étendre les

référentiels existants en mettant à niveau votre licence. Pour étendre le référentiel, voir Extension de

référentiel existant.

Tableau 1. Taille de référentiel

Version Taille de référentiel initiale en To

(valeur par défaut)

2 To 2 8

3 To+2 VM 3 8

4 To+2 VM 4 8

REMARQUE : Les configurations DL1300 4To+2VM permettent d'étendre le référentiel à 18 To en

achetant la licence appropriée et en connectant le boîtier externe MD 1400.

Taille de référentiel initiale en To

Création d'un référentiel

Pour créer un référentiel :

1. Naviguez jusqu’à la Core Console.

2. Cliquez sur Configuration → Référentiels.

3. Cliquez sur Ajouter un nouveau.

La boîte de dialogue Ajouter un nouveau référentiel s'affiche.

27

4. Entrez les informations de configuration telles que décrites dans le tableau suivant.

Zone de texte Description

Nom de

référentiel

Opérations

simultanées

Commentaires (Optionnel) Entrez une note descriptive concernant ce référentiel.

5. Pour définir l'emplacement de stockage ou le volume spécifique du référentiel, cliquez sur Ajouter

un emplacement de stockage

PRÉCAUTION : Si le référentiel AppAssure que vous créez à cette étape est supprimé

ultérieurement, tous les fichiers de l'emplacement de stockage de ce référentiel sont

supprimés. Si vous ne définissez par de dossier dédié pour les fichiers du référentiel, ils sont

stockés dans la racine, ce qui signifie que la suppression du référentiel supprimera également

l'intégralité du contenu du lecteur racine, d'où une perte de données catastrophique.

REMARQUE : Les référentiels sont stockés sur des périphériques de stockage principaux. Les

périphériques de stockage d'archive comme le domaine de données (Data Domain) ne sont pas

pris en charge en raison des limites de performances. De même, les référentiels ne doivent pas

être stockés sur des fichiers NAS dans le cloud, car ces périphériques sont limités en matière de

performances lorsqu'ils sont utilisés en tant que stockage principal.

La boîte de dialogue Ajouter un emplacement de stockage s'affiche.

6. Pour spécifier l'espace disque du système en tant que le nouvel emplacement de stockage à ajouter,

entrez les informations suivantes :

•

Zone de texte Description

Chemin de

données

Entrez le nom d'affichage du référentiel. Par défaut, cette zone de texte

contient le mot Référentiel et un numéro d'index, ajouté par ordre de

séquence aux nouveaux référentiels à partir du numéro 1. Vous pouvez

modifier ce nom si nécessaire. Vous pouvez entrer jusqu'à 150 caractères.

Définissez le nombre de demandes simultanées que votre référentiel doit

prendre en charge. La valeur par défaut est 64.

.

Indiquez l'emplacement de stockage des données protégées ; par exemple,

entrez X:\Repository\Data.

Lorsque vous spécifiez ce chemin, utilisez uniquement des caractères

alphanumériques, des tirets ou des points (uniquement pour séparer les

noms d'hôtes et les domaines). Les lettres a à z ne sont pas sensibles à la

casse. N'utilisez aucun espace. Aucun autre symbole ou caractère de

ponctuation n'est admis.

Chemin des

métadonnées

7. Dans le panneau Détails, cliquez sur Afficher/Masquer les détails, puis entrez les détails de

l'emplacement de stockage comme indiqué ci-dessous :

28

Indiquez l'emplacement de stockage des métadonnées protégées ; par

exemple, entrez X:\Repository\Metadata.

Lorsque vous spécifiez ce chemin, utilisez uniquement des caractères

alphanumériques, des tirets ou des points (uniquement pour séparer les

noms d'hôtes et les domaines). Les lettres a à z ne sont pas sensibles à la

casse. N'utilisez aucun espace. Aucun autre symbole ou caractère de

ponctuation n'est admis.

Zone de texte Description

Size (Taille) Définissez la taille ou la capacité de l'emplacement de stockage. La taille par

défaut est de 250 Mo. Vous avez le choix entre :

• Mo

• Go

• To

REMARQUE : La taille spécifiée ne peut pas excéder la taille du volume.

REMARQUE : Si l'emplacement de stockage est un volume NTFS (New

Technology File System) sous Windows XP ou Windows 7, la taille de

fichier est limitée à 16 To.

Si l'emplacement de stockage est un volume NTFS sous Windows 8 ou

Windows Server 2012, la taille de fichier est limitée à 256 To.

REMARQUE : Pour valider le système d'exploitation, vous devez installer

Windows Management Instrumentation (WMI) sur l'emplacement de

stockage prévu.

Stratégie de mise

en cache

d'écriture

Octets par secteur Spécifiez le nombre d'octets que devrait comprendre chaque secteur. La

La stratégie de mise en cache d'écriture contrôle l'utilisation du Windows

Cache Manager dans le référentiel et facilite le réglage du référentiel pour des

performance optimales sur différentes configurations.

Définissez l'option sur une des valeurs suivantes :

• Activé

• Désactivé

• Synchroniser

Si vous choisissez Activé (valeur par défaut), Windows contrôle la mise en

cache.

REMARQUE : La configuration de la stratégie de mise en cache d'écriture

sur Activé peut améliorer la vitesse des performances. Si vous utilisez une