Dell DL1300 User Manual [in]

Appliance Dell DL1300

Guida dell'utente

Messaggi di N.B., Attenzione e Avvertenza

N.B.: Un messaggio di N.B. indica informazioni importanti che contribuiscono a migliorare l'utilizzo

del computer.

ATTENZIONE: Un messaggio di ATTENZIONE indica un danno potenziale all'hardware o la perdita

di dati, e spiega come evitare il problema.

AVVERTENZA: Un messaggio di AVVERTENZA indica un rischio di danni materiali, lesioni personali

o morte.

© 2016 Dell Inc. Tutti i diritti riservati. Questo prodotto è protetto dalle leggi sul copyright e sulla proprietà

intellettuale internazionali e degli Stati Uniti. Dell e il logo Dell sono marchi registrati di Dell Inc. negli Stati Uniti e/o in

altre giurisdizioni. Tutti gli altri marchi e nomi qui menzionati possono essere marchi registrati delle rispettive società.

2016 - 05

Rev. A01

Sommario

1 Introduzione al computer Dell DL1300............................................................8

Tecnologie del core Dell DL1300.........................................................................................................8

Live Recovery...................................................................................................................................8

Universal Recovery.......................................................................................................................... 8

True Global Deduplication .............................................................................................................9

Crittografia.......................................................................................................................................9

Funzioni di protezione dei dati di Dell DL1300....................................................................................9

Core di Dell DL1300 ....................................................................................................................... 9

Smart Agent Dell DL1300..............................................................................................................10

Processo di copia istantanea........................................................................................................ 10

Replica - sito di ripristino in caso di calamità o provider di servizi..............................................10

Ripristino.........................................................................................................................................11

Recovery-as-a-Service (Ripristino come servizio) .......................................................................11

Virtualizzazione e cloud.................................................................................................................11

Architettura di distribuzione di Dell DL1300.......................................................................................12

Altre informazioni utili......................................................................................................................... 13

2 Gestione di DL1300............................................................................................ 15

Accesso alla Core Console DL1300....................................................................................................15

Aggiornamento dei siti attendibili in Internet Explorer................................................................ 15

Configurazione dei browser per accedere in remoto alla Core Console ..................................15

Gestione delle licenze ........................................................................................................................ 16

Come contattare il server del portale licenze ............................................................................. 17

Modifica di una chiave di licenza ................................................................................................. 17

Modifica manuale della lingua di AppAssure................................................................................18

Modifica della lingua del sistema operativo durante l'installazione............................................ 18

Gestione delle impostazioni del core ................................................................................................19

Modifica del nome visualizzato del core ..................................................................................... 19

Modifica dell'orario dei processi notturni ....................................................................................19

Modifica delle impostazioni delle code di trasferimento ............................................................19

Regolazione delle impostazioni di timeout del client ................................................................ 20

Configurazione delle impostazioni della cache di deduplicazione ........................................... 20

Modifica delle impostazioni del motore ......................................................................................21

Modifica delle impostazioni di distribuzione ............................................................................... 21

Modifica delle impostazioni di connessione al database ........................................................... 22

Gestione degli eventi ......................................................................................................................... 22

Configurazione dei gruppi di notifica ..........................................................................................23

Configurazione di un server di posta elettronica.........................................................................24

3

Configurazione di un modello di notifica e-mail ........................................................................25

Configurazione della riduzione delle ripetizioni ......................................................................... 26

Configurazione della conservazione degli eventi .......................................................................26

Roadmap per la gestione di un repository ........................................................................................26

Creazione di un repository ...........................................................................................................27

Visualizzazione dei dettagli del repository...................................................................................30

Modifica delle impostazioni del repository .................................................................................30

Espansione di un repository esistente.......................................................................................... 31

Aggiunta di una posizione di archiviazione a un repository esistente ....................................... 32

Controllo di un repository ............................................................................................................33

Eliminazione di un repository ...................................................................................................... 33

Rimontaggio dei volumi................................................................................................................34

Ripristino di un repository.............................................................................................................34

Gestione della sicurezza .................................................................................................................... 36

Aggiunta di una chiave di crittografia ..........................................................................................36

Modifica di una chiave di crittografia .......................................................................................... 36

Modifica della passphrase di una chiave di crittografia .............................................................. 37

Importazione di una chiave di crittografia ...................................................................................37

Esportazione di una chiave di crittografia ................................................................................... 37

Rimozione di una chiave di crittografia ....................................................................................... 37

Gestione degli account cloud ........................................................................................................... 38

Aggiunta di un account cloud...................................................................................................... 38

Modifica di un account cloud.......................................................................................................39

Configurazione delle impostazioni dell'account cloud...............................................................39

Rimozione di un account cloud...................................................................................................40

Monitoraggio di DL1300.....................................................................................................................40

Rapid Appliance Self Recovery............................................................................................................41

Creazione della chiave USB RASR.................................................................................................41

Esecuzione di RASR....................................................................................................................... 41

Ripristino e Update Utility................................................................................................................... 42

Aggiornamento dell'appliance......................................................................................................43

Riparazione dell'appliance............................................................................................................ 43

3 Gestione dell'appliance..................................................................................... 45

Monitoraggio dello stato dell'appliance.............................................................................................45

Provisioning dell'archiviazione........................................................................................................... 45

Provisioning delle unità di archiviazione selezionate.................................................................. 46

Eliminare l'allocazione dello spazio di un disco virtuale................................................................... 47

Risoluzione delle attività non riuscite.................................................................................................47

4 Protezione di workstation e server.................................................................48

Informazioni sulla protezione di workstation e server ..................................................................... 48

4

Distribuzione di un agente (installazione push) ................................................................................48

Protezione di una macchina ..............................................................................................................49

Sospensione e ripresa della protezione .......................................................................................51

Distribuzione del software dell'agente quando si protegge un agente...................................... 51

Informazioni sulle pianificazioni di protezione .................................................................................52

Creazione di pianificazioni personalizzate...................................................................................53

Modifica delle pianificazioni di protezione ................................................................................. 54

Configurazione delle impostazioni della macchina protetta ........................................................... 55

Visualizzazione e modifica delle impostazioni di configurazione ..............................................55

Visualizzazione delle informazioni di sistema di una macchina ................................................ 56

Visualizzazione delle informazioni sulla licenza ......................................................................... 56

Modifica delle impostazioni di trasferimento ..............................................................................57

Archiviazione dei dati..........................................................................................................................59

Creazione di un archivio .............................................................................................................. 59

Importazione di un archivio .........................................................................................................62

Archiviazione in un cloud..............................................................................................................63

Gestione della connettività di SQL .................................................................................................... 63

Configurazione delle impostazioni di connettività di SQL .........................................................64

Configurazione dei controlli notturni di connettività e troncature dei log di SQL ....................65

Visualizzazione della diagnostica di sistema .....................................................................................65

Visualizzazione dei registri della macchina .................................................................................65

Caricamento dei registri della macchina......................................................................................65

Annullamento delle operazioni in una macchina .......................................................................66

Visualizzazione dello stato della macchina e altri dettagli ......................................................... 66

Gestione di più macchine .................................................................................................................. 67

Distribuzione in più macchine ..................................................................................................... 67

Monitoraggio della distribuzione su più macchine .................................................................... 68

Protezione di più macchine..........................................................................................................68

Monitoraggio della protezione di più macchine .........................................................................70

5 Recupero dei dati................................................................................................ 71

Gestione del ripristino .........................................................................................................................71

Gestione delle istantanee e dei punti di ripristino ............................................................................. 71

Visualizzazione dei punti di ripristino ...........................................................................................71

Visualizzazione di un punto di ripristino specifico.......................................................................72

Montaggio di un punto di ripristino per una macchina Windows ..............................................73

Smontaggio dei punti di ripristino selezionati .............................................................................74

Smontaggio di tutti i punti di ripristino ........................................................................................74

Montaggio di un punto di ripristino per una macchina Linux .................................................... 74

Rimozione dei punti di ripristino ..................................................................................................74

Eliminazione di una catena di punti di ripristino orfani................................................................75

Forzatura di un'istantanea ............................................................................................................ 75

5

Ripristino dei dati ................................................................................................................................76

Informazioni sull'esportazione dei dati protetti da macchine Windows su macchine

virtuali.............................................................................................................................................76

Gestione delle esportazioni...........................................................................................................77

Esportazione delle informazioni di backup dalla propria macchina Windows ad una

macchina virtuale ......................................................................................................................... 79

Esportazione dei dati Windows usando l'esportazione ESXi ...................................................... 79

Esportazione dei dati Windows usando l'esportazione di workstation VMware ....................... 81

Esportazione dei dati Windows usando l'esportazione Hyper-V ...............................................84

Esportazione dei dati Windows usando l'esportazione di Oracle VirtualBox ............................ 87

Gestione delle macchine virtuali.................................................................................................. 89

Ripristino dei volumi da un punto di ripristino ............................................................................93

Ripristino dei volumi per una macchina Linux usando la riga di comando ...............................96

Avvio del ripristino bare metal per macchine Windows ................................................................... 97

Roadmap per l'esecuzione di un ripristino bare metal per un computer Windows ..................97

Avvio del ripristino bare metal per una macchina Linux ................................................................ 102

Installazione dell'utilità schermo................................................................................................ 104

Creazione di partizioni avviabili su una macchina Linux........................................................... 104

6 Replica dei punti di ripristino.........................................................................106

Replica...............................................................................................................................................106

Roadmap per l'esecuzione di una replica ....................................................................................... 107

Replica su un core autogestito................................................................................................... 107

Replica su un core gestito da terzi.............................................................................................. 111

Replica di un nuovo agente ........................................................................................................ 111

Replica dei dati dell'agente in una macchina ............................................................................ 112

Impostazione della priorità di replica per un agente .................................................................113

Monitoraggio della replica ..........................................................................................................113

Gestione delle impostazioni di replica .......................................................................................114

Rimozione di una replica ..................................................................................................................115

Rimozione di una macchina protetta dalla replica sul core di origine......................................115

Rimozione di una macchina protetta nel Core di destinazione................................................ 115

Rimozione di un core di destinazione dalla replica................................................................... 116

Rimozione di un core di origine dalla replica.............................................................................116

Ripristino dei dati replicati ................................................................................................................116

Informazioni su failover e failback ................................................................................................... 116

Esecuzione del failover ............................................................................................................... 117

Esecuzione del failback ...............................................................................................................117

7 Creazione di rapporti....................................................................................... 119

Informazioni sui rapporti ..................................................................................................................119

Informazioni sulla barra degli strumenti dei rapporti ......................................................................119

6

Informazioni sui rapporti di conformità ...........................................................................................119

Informazioni sui rapporti di errore .................................................................................................. 120

Informazioni sul rapporto di riepilogo del Core ............................................................................. 120

Riepilogo dei repository .............................................................................................................120

Riepilogo degli agenti ................................................................................................................. 121

Generazione di un rapporto per un core o per un agente ............................................................. 121

Informazioni sui rapporti del core della Central Management Console ....................................... 122

Generazione di un rapporto dalla Central Management Console .................................................122

8 Come ottenere assistenza...............................................................................123

Ricerca di documentazione e aggiornamenti software.................................................................. 123

Documentazione.........................................................................................................................123

Aggiornamenti software..............................................................................................................123

Come contattare Dell........................................................................................................................123

Feedback sulla documentazione......................................................................................................123

7

1

Introduzione al computer Dell DL1300

Il Dell DL1300 combina il backup e la replica in un prodotto di protezione dei dati unificato. Fornisce il

ripristino affidabile dei dati delle applicazioni dai processi di backup per proteggere le macchine virtuali e

quelle fisiche. L'appliance è in grado di gestire fino a terabyte di dati con deduplicazione globale

integrata, compressione, crittografia e funzionalità di replica a una specifica infrastruttura di cloud privata

o pubblica. Le applicazioni e i dati dei server possono essere ripristinati in pochi minuti per la

conservazione dei dati e a scopi di conformità.

Il DL1300 supporta gli ambienti multi-hypervisor su cloud pubblici e privati di VMware vSphere, Oracle

VirtualBox e Microsoft Hyper-V.

Tecnologie del core Dell DL1300

L'appliance combina le seguenti tecnologie:

• Live Recovery

• Universal Recovery

• True Global Deduplication

• Crittografia

Live Recovery

Live Recovery è una tecnologia immediata di ripristino per le macchine virtuali o i server. Essa dà accesso

quasi continuo a volumi di dati su server virtuali o fisici.

La tecnologia di replica e backup di DL1300 registra copie istantanee simultanee di più macchine virtuali

o server, garantendo dati quasi istantanei e protezione del sistema. È possibile riprendere l'uso del server

montando il punto di ripristino senza la necessità di attendere un ripristino completo allo stato di

archiviazione di produzione.

Universal Recovery

Universal Recovery garantisce una flessibilità illimitata di ripristino delle macchine. È possibile ripristinare i

backup da sistemi fisici in macchine virtuali, da macchine virtuali in macchine virtuali, da macchine virtuali

in sistemi fisici o da sistemi fisici in sistemi fisici ed effettuare ripristini bare metal in un hardware diverso.

La tecnologia Universal Recovery inoltre accelera spostamenti multipiattaforma tra macchine virtuali. Ad

esempio, il passaggio da VMware ad Hyper-V o da Hyper-V a VMware. Si basa su ripristini a livello di

applicazione, a livello di elemento e a livello di oggetto (singoli file, cartelle, e-mail, elementi di

calendario, database e applicazioni).

8

True Global Deduplication

True Global Deduplication elimina i dati ridondanti o duplicati eseguendo i backup incrementali a livello

di blocco dei computer.

Il layout tipico del disco di un server è composto dal sistema operativo, dalle applicazioni e dai dati. Nella

maggior parte degli ambienti, gli amministratori spesso utilizzano una versione comune del sistema

operativo del server e del desktop in sistemi multipli per la distribuzione e la gestione efficace. Quando il

backup viene eseguito a livello di blocco tra più computer, fornisce una vista più granulare di che cosa è

presente nel backup e di cosa non è incluso, a prescindere dall'origine. Questi dati includono il sistema

operativo, le applicazioni e i dati dell'applicazione all'interno dell'ambiente.

Figura 1. Diagramma di True Global Deduplication

Crittografia

Il modello DL1300 offre la funzione di crittografia per la protezione dei backup e dei dati memorizzati in

caso di accesso e utilizzo non autorizzati, garantendo la privacy dei dati. È possibile accedere ai dati e

decrittografarli utilizzando la chiave di crittografia. La crittografia viene eseguita in linea sui dati della

copia istantanea, a una velocità di linea senza influire sulle prestazioni.

Funzioni di protezione dei dati di Dell DL1300

Core di Dell DL1300

Il Core è il componente centrale dell'architettura di distribuzione di DL1300. Il Core archivia e gestisce i

backup del computer e offre servizi per il backup, il ripristino, la conservazione, la replica, l'archiviazione e

la gestione. Il Core è una rete autonoma, un computer indirizzabile che esegue una versione a 64 bit dei

sistemi operativi di Microsoft Windows Server 2012 R2 Foundation e Standard. Il dispositivo esegue la

compressione, crittografia e deduplicazione in linea dei dati ricevuti dall'agente. Il nucleo archivia quindi i

backup di istantanee nel repository, che risiede nel dispositivo. I Core sono combinati per la replica.

Il repository risiede nella memoria interna al Core. Il Core viene gestito mediante l'accesso al seguente

URL da un browser Web in cui è abilitato JavaScript:https://CORENAME:8006/apprecovery/admin.

9

Smart Agent Dell DL1300

La funzione Smart Agent è installata sul computer protetto dal core. La funzione Smart Agent tiene

traccia dei blocchi modificati sul volume del disco, quindi cattura un'immagine dei blocchi modificati in

un intervallo predefinito di protezione. L'approccio permanente delle istantanee incrementali a livello di

blocco impedisce la creazione di una copia ripetuta degli stessi dati dal computer protetto al core.

Dopo la configurazione dell'Agente, viene utilizzata una tecnologia intelligente per tenere traccia dei

blocchi modificati sui volumi protetti del disco. Quando l'istantanea è pronta per l'invio, è rapidamente

trasferita al core utilizzando connessioni intelligenti a thread multipli, connessioni basate su socket.

Processo di copia istantanea

Il processo di protezione di DL1300 inizia quando un'immagine di base viene trasferita da una macchina

protetta al Core. In questa fase, una copia completa della macchina viene trasportata su tutta la rete in

condizioni di funzionamento normale, seguita da copie istantanee incrementali continue. L'agente

DL1300 per Windows utilizza Microsoft Volume Shadow Copy Service (VSS) per bloccare e interrompere

il trasferimento dei dati dell'applicazione sul disco per acquisire un backup coerente con il file-system e

con l'applicazione. Quando viene creata una copia istantanea, il VSS writer sul server di destinazione

impedisce che i contenuti vengano scritti sul disco. Durante il processo di arresto della scrittura dei

contenuti sul disco, tutte le operazioni di I/O del disco vengono messe in coda e riprese solo dopo che la

copia istantanea è stata completata, mentre le operazioni in corso saranno completate e tutti i file aperti

verranno chiusi. Il processo di creazione di una copia shadow non influisce significativamente sulle

prestazioni del sistema di produzione.

Il modello DL1300 utilizza Microsoft VSS perché ha un supporto integrato per tutte le tecnologie interne

Windows come NTFS, Registry, Active Directory, per scaricare i dati su disco prima della copia istantanea.

Inoltre, altre applicazioni aziendali, come ad esempio Microsoft Exchange e SQL, utilizzano il plug-in VSS

Writer per ottenere una notifica quando una copia istantanea viene preparata e quando devono scaricare

su disco le pagine del database utilizzate per portare il database a uno stato transazionale coerente. I dati

catturati vengono rapidamente trasferiti e archiviati sul Core.

Replica - sito di ripristino in caso di calamità o provider di servizi

La replica è il processo di copia di punti di ripristino da un core di AppAssure e la loro trasmissione a un

altro core AppAssure in un luogo diverso per il ripristino in caso di calamità. Il processo richiede la

presenza di una relazione origine-destinazione accoppiata tra due o più core.

Il core di origine copia i punti di ripristino di macchine virtuali protette selezionate, quindi in modo

asincrono e senza soluzione di continuità trasmette i dati incrementali delle copie istantanee al core di

destinazione presso un sito remoto per il ripristino in caso di calamità. È possibile configurare la replica in

uscita verso un data center di proprietà dell'azienda o verso un sito remoto per il ripristino in caso di

calamità (cioè un core di destinazione "autogestito"). Oppure, è possibile configurare la replica in uscita

verso un provider di servizi gestito da terze parti (MSP) o verso un provider di servizi cloud che ospita il

backup off-site e offre servizi di ripristino in caso di calamità. Quando si esegue la replica verso un core di

destinazione di terze parti, è possibile utilizzare flussi di lavoro incorporati che consentono di richiedere

connessioni e ricevere notifiche di feedback automatiche.

La replica è gestita a livello di singola macchina protetta. Qualsiasi macchina (o tutte le macchine)

protetta o replicata su un core di origine può essere configurata per la replica su un core di destinazione.

10

La replica è in grado di ottimizzarsi automaticamente in virtù di un algoritmo Read-Match-Write (RMW)

univoco che è strettamente associato alla deduplicazione. Con le soluzioni di replica RMW, il servizio di

replica dall'origine alla destinazione risponde alle chiavi prima di trasferire i dati dopodiché esegue la

replica solo dei dati compressi, crittografati e deduplicati sulla WAN, con una conseguente riduzione pari

a 10 volte dei requisiti di larghezza di banda.

La replica inizia con il seeding: il trasferimento iniziale di immagini deduplicate di base e di copie

istantanee incrementali delle macchine protette, che può aggiungere fino a centinaia o migliaia di

gigabyte di dati. La replica iniziale può essere sottoposta a seeding verso il core di destinazione

utilizzando un supporto esterno. Questo in genere si rivela utile in caso di set di dati di grandi dimensioni

o siti con collegamenti lenti. I dati all'interno dell'archivio del seeding sono compressi, crittografati e

deduplicati. Se la dimensione totale dell'archivio è superiore allo spazio disponibile sul supporto

rimovibile, l'archivio può estendersi su più dispositivi in funzione dello spazio disponibile sul supporto.

Durante il processo di seeding, i punti di ripristino incrementali vengono replicati sul sito di destinazione.

Dopo che il core di destinazione consuma l'archivio del seeding, i punti di ripristino incrementali appena

replicati si sincronizzano automaticamente.

Ripristino

Le operazioni di ripristino possono essere eseguite nel sito locale o nel sito remoto replicato. Dopo che la

distribuzione è in stato stazionario con protezione locale e replica opzionale, il Core DL1300 consente di

eseguire le operazioni di ripristino utilizzando Verified Recovery, Universal Recovery o Live Recovery.

Recovery-as-a-Service (Ripristino come servizio)

I provider di servizi gestiti (Managed Service Providers, MSP) possono sfruttare pienamente DL1300 come

piattaforma per fornire il Ripristino come servizio (RaaS). RaaS facilita il ripristino completo nel cloud

tramite la replica dei server fisici e virtuali dei clienti. I cloud del provider di servizi vengono utilizzati come

macchine virtuali per supportare i test di ripristino o le effettive operazioni di ripristino. I clienti che

desiderano eseguire le operazioni di ripristino nel cloud possono configurare la replica sui loro computer

protetti sui core locali su un provider di servizi AppAssure. In caso di emergenza, gli MSP possono

immediatamente accelerare fino al raggiungimento della velocità operativa le macchine virtuali per il

cliente.

Il sistema DL1300 non è multi-tenant. Gli MSP possono utilizzare DL1300 in più siti e creare un ambiente

multi-tenant per le loro necessità.

Virtualizzazione e cloud

Il Core DL1300 è pronto per il cloud, cosa che consente di sfruttare la capacità di elaborazione del cloud

per il ripristino e l'archiviazione.

DL1300 può esportare qualsiasi computer protetto o replicato in versioni concesse in licenza di VMware

o Hyper-V. Con esportazioni continue, la macchina virtuale viene aggiornata in modo incrementale dopo

ogni istantanea. Gli aggiornamenti incrementali sono rapidi e forniscono cloni di standby che sono pronti

per essere attivati, con un semplice clic. Le esportazioni supportate dalla macchina virtuale sono le

seguenti:

• Workstation o server VMware in una cartella

• Esportazione diretta in un host ESXi vSphere o VMware

• Esportazione in Oracle VirtualBox

• Microsoft Hyper-V Server su Windows Server 2008 (x64)

11

• Microsoft Hyper-V Server su Windows Server 2008 R2

• Microsoft Hyper-V Server su Windows Server 2012 R2

Ora è possibile archiviare i dati del repository sul cloud utilizzando piattaforme quali Microsoft Azure,

Amazon S3, Rackspace Cloud Block Storage o altri servizi cloud basati su OpenStack.

Architettura di distribuzione di Dell DL1300

L'architettura di distribuzione di DL1300 è costituita da componenti locali e remoti. I componenti remoti

possono essere opzionali per gli ambienti che non richiedono lo sfruttamento di un sito di ripristino in

caso di calamità o di un provider di servizi gestito per il ripristino fuori sede. Una distribuzione locale di

base è costituita da un server di backup denominato il Core e una o più macchine protette note come gli

agenti. Il componente off-site viene attivato tramite replica che fornisce funzionalità complete di

ripristino nel sito di ripristino in caso di calamità. Il Core DL1300 utilizza immagini di base e copie

istantanee incrementali per la compilazione di punti di ripristino degli agenti protetti.

Inoltre, DL1300 riconosce le applicazioni, perché è in grado di rilevare la presenza di Microsoft Exchange

e SQL e dei rispettivi database e file di log. I backup vengono eseguiti utilizzando copie istantanee a livello

di blocco con riconoscimento delle applicazioni. DL1300 esegue la troncatura dei log del server di

Microsoft Exchange protetto.

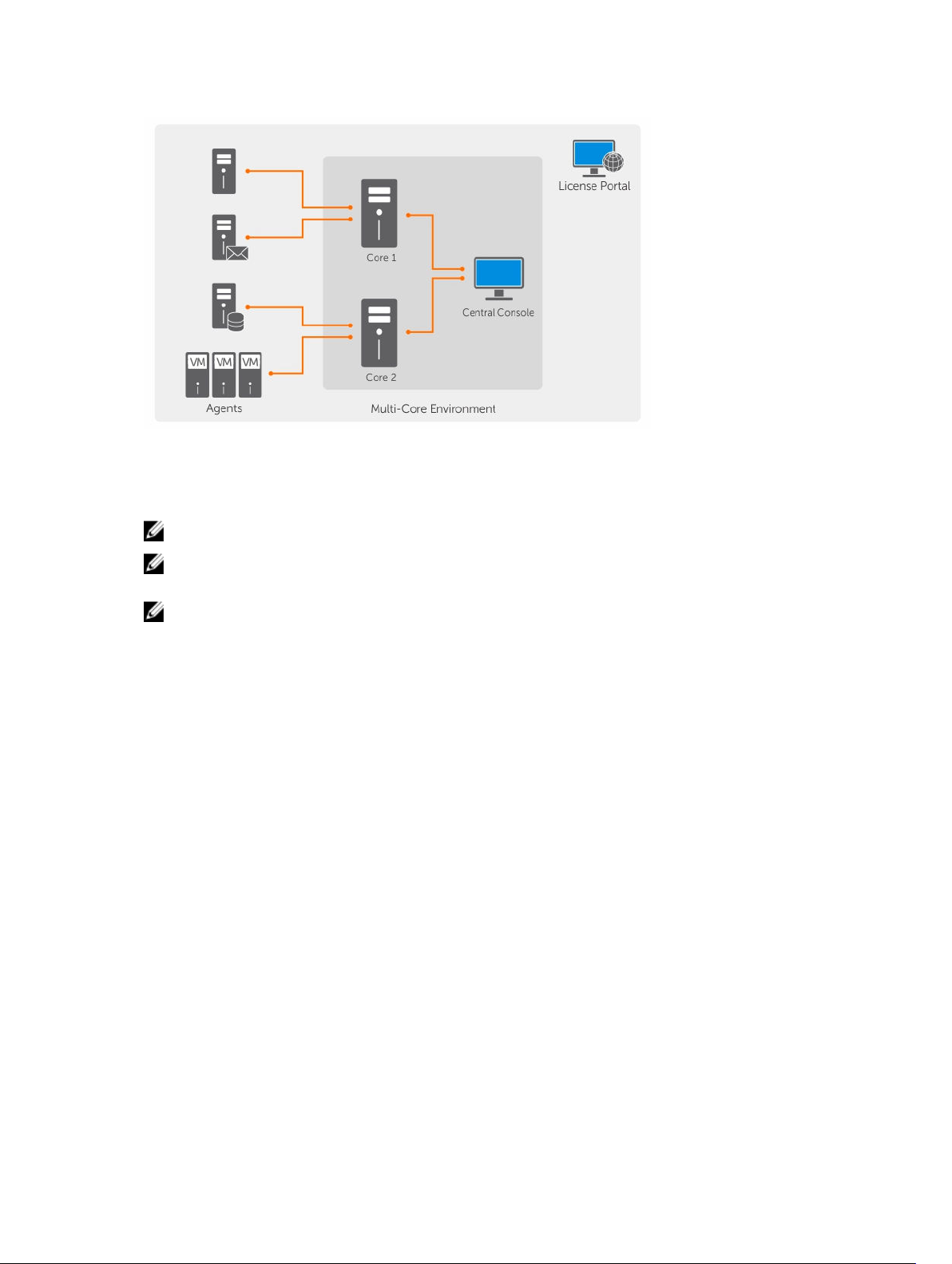

Il diagramma seguente illustra una semplice distribuzione di DL1300. Gli agenti DL1300 vengono installati

su macchine, come ad esempio un file server, server di posta elettronica, database server, oppure le

macchine virtuali vengono collegate a e sono protetti da un singolo Core DL1300, che è composto da un

archivio centrale. Il portale delle licenze software Dell gestisce le sottoscrizioni delle licenze, i gruppi e gli

utenti per gli agenti e i core nel proprio ambiente. Il portale delle licenze consente agli utenti di effettuare

il login, attivare gli account, eseguire il download del software e distribuire gli agenti e i core per ciascuna

licenza nel proprio ambiente.

Figura 2. Architettura di distribuzione di Dell DL1300

È inoltre possibile distribuire più core DL1300 come mostrato nel diagramma seguente. Una console

centrale gestisce più core.

12

Figura 3. Architettura di distribuzione di più core DL1300

Altre informazioni utili

N.B.: Per tutti i documenti di Dell OpenManage, andare all'indirizzo Dell.com/openmanagemanuals.

N.B.: Verificare sempre la disponibilità di aggiornamenti all'indirizzo Dell.com/support/manuals e

leggere prima gli aggiornamenti in quanto spesso sostituiscono le informazioni in altri documenti.

N.B.: Per qualsiasi documentazione relativa a Dell OpenManage Server Administrator, vedere

Dell.com/openmanage/manuals.

La documentazione del prodotto include:

Guida introduttiva Fornisce una panoramica di impostazione del sistema e le specifiche tecniche. Il

presente documento è fornito con il sistema.

Presentazione

delle informazioni

di sistema

Manuale del

proprietario

Guida alla

distribuzione

Guida dell'utente Fornisce informazioni sulla configurazione e la gestione del sistema.

Note sulla versione Fornisce informazioni sui prodotti e una serie di informazioni aggiuntive

Guida

all'interoperabilità

Guida dell'utente

di OpenManage

Fornisce informazioni su come configurare l'hardware e installare il software sul

dispositivo.

Fornisce informazioni sulle funzioni del sistema e descrive le modalità per risolvere

i problemi del sistema e installare o sostituire i componenti di sistema.

Fornisce informazioni sulla distribuzione dell'hardware e la distribuzione iniziale

dell'appliance.

sull'appliance DL1300

Fornisce informazioni su software e hardware supportati sull'appliance, nonché

considerazioni di utilizzo, suggerimenti e regole.

Fornisce informazioni sull'utilizzo di Dell OpenManage Server Administrator per

gestire il sistema.

13

Server

Administrator

14

2

Gestione di DL1300

Accesso alla Core Console DL1300

Per accedere alla Core Console DL1300:

1. Aggiornare i siti attendibili nel browser.

2. Configurare i propri browser per accedere in remoto alla Core Console DL1300. Consultare

Configurazione dei browser per accedere in remoto alla Core Console.

3. Eseguire una delle operazioni riportate di seguito per accedere alla Core Console DL1300:

• Accedere in locale al proprio core server DL1300, quindi fare doppio clic sull'icona della Core

Console.

• Digitare uno dei seguenti URL nel browser Web:

– https://<nome server core>:8006/apprecovery/admin/core

– https://<indirizzo IP server core>:8006/apprecovery/admin/core

Aggiornamento dei siti attendibili in Internet Explorer

Per aggiornare i siti attendibili in Internet Explorer:

1. Aprire Internet Explorer.

2. Se File, Modifica visualizzazione e altri menu non vengono visualizzati, premere il tasto <F10>.

3. Fare clic sulla scheda Strumenti, quindi su Opzioni Internet.

4. Dalla finestra Opzioni internet, fare clic sulla scheda Sicurezza.

5. Fare clic su Siti attendibili, quindi fare clic su Siti.

6. In Aggiungi il sito Web all'area, immettere https://[Nome visualizzato], utilizzando il nuovo nome

fornito come nome visualizzato.

7. Fare clic su Aggiungi.

8. In Aggiungi il sito Web all'area, immettere about:blank.

9. Fare clic su Aggiungi.

10. Fare clic su Chiudi, quindi su OK.

Configurazione dei browser per accedere in remoto alla Core Console

Per accedere alla Core Console da una macchina remota, è necessario modificare le impostazioni del

browser.

N.B.: Per modificare le impostazioni del browser, eseguire l'accesso al sistema come

amministratore.

N.B.: Google Chrome utilizza le impostazioni di Microsoft Internet Explorer, modificare le

impostazioni del browser Chrome utilizzando Internet Explorer.

15

N.B.: Accertarsi che la Configurazione di sicurezza avanzata di Internet Explorer sia attivata

quando si accede alla Console Web Core localmente o in remoto. Per attivare la Configurazione di

sicurezza avanzata di Internet Explorer:

1. Aprire Server Manager.

2. Selezionare Configurazione di sicurezza avanzata di Internet Explorer del server locale

visualizzato sulla destra. Accertarsi che sia Attiva.

Per modificare le impostazioni del browser in Internet Explorer e Chrome:

1. Aprire Internet Explorer.

2. Dal menu Strumenti selezionare Opzioni Internet, scheda Sicurezza.

3. Fare clic su Siti attendibili e quindi fare clic su Siti.

4. Deselezionare l'opzione Richiedi verifica server (https:) per tutti i siti della zona, quindi aggiungere

http://<nome host o indirizzo IP del server dell'appliance che ospita AppAssure Core> per Siti

attendibili.

5. Fare clic su Chiudi, selezionare Siti attendibili, quindi fare clic su Livello personalizzato.

6. Scorrere lungo il menu fino a Varie → Visualizza contenuto misto e selezionare Attiva.

7. Scorrere alla fine della schermata fino ad Autenticazione utente → Accedi, quindi selezionare

Accesso automatico con gli attuali nome utente e password.

8. Fare clic su OK, quindi selezionare la scheda Avanzate.

9. Scorrere fino a Elementi multimediali e selezionare Riproduci animazioni in pagine Web.

10. Scorrere lungo l'elenco e individuare Sicurezza, selezionare Abilita autenticazione di Windows

integrata, quindi fare clic su OK.

Per modificare le impostazioni del browser Mozilla Firefox:

1. Nella barra degli indirizzi di Firefox, digitare about:config, quindi fare clic su Farò attenzione,

prometto se richiesto.

2. Cercare il termine ntllm.

La ricerca deve restituire almeno tre risultati.

3. Fare doppio clic su network.automatic-ntlm-auth.trusted-uris e immettere la seguente

impostazione in base alle esigenze del computer:

• Per le macchine locali, immettere il nome host.

• Per macchine remote, immettere il nome host o l'indirizzo IP, separati da una virgola, del sistema

dell'appliance che ospita AppAssure Core; ad esempio, indirizzo IP, nome host.

4. Riavviare Firefox.

Gestione delle licenze

È possibile gestire le licenze di DL1300 direttamente dalla Core Console. Dalla console, è possibile

modificare la chiave di licenza e contattare il server di licenza. È inoltre possibile accedere al portale

licenze dalla pagina Licenze nella Core Console o è possibile accedere al portale licenze all'indirizzo

https:// licenseportal.com.

La pagina licenze include le seguenti informazioni:

• Tipo di licenza

16

• Stato licenza

• Dettagli dell'archivio

• Core master di replica (in entrata)

• Core slave di replica (in uscita)

• Roll-up simultanei

• Criterio di conservazione roll-up

• Chiavi di crittografia

• Esportazioni di standby virtuale

• Controlli della possibilità di montaggio

• Troncature dei log di scambio

• Troncatura dei log di SQL

• Intervallo di istantanee minimo

Come contattare il server del portale licenze

La Core Console contatta il server del portale per aggiornare le modifiche apportate nel portale licenze.

La comunicazione con il server del portale viene eseguita automaticamente a intervalli designati; tuttavia,

è possibile avviare la comunicazione su richiesta.

Per contattare il server del portale:

passare alla Core Console, quindi fare clic su Configurazione → Licenze.

1.

Viene visualizzata la pagina Licenze.

2. Dall'opzione Server di licenza, fare clic su Contatta ora.

Modifica di una chiave di licenza

Per modificare una chiave di licenza:

1. passare alla Core Console, selezionare Configurazione → Licenze.

Viene visualizzata la pagina Licenze.

2. Dalla pagina Dettagli licenza, fare clic su Modifica licenza.

Viene visualizzata la finestra di dialogo Modifica licenza.

3. Aggiornare la nuova chiave di licenza. Per aggiornare la chiave di licenza:

• selezionare l'appropriata chiave di licenza utilizzando la scheda Sfoglia nella finestra Carica

file di licenza.

Per scaricare la licenza appropriata:

1. andare all'indirizzo www.rapidrecovery.licenseportal.com.

2. Dal menu a discesa Software nell'angolo in alto a sinistra della pagina, selezionare

Appliance.

Tutte le licenze disponibili e le informazioni correlate vengono visualizzate.

3. Nella colonna Azioni, fare clic sull'icona download.

La licenza viene scaricata nel sistema.

• Immettere la chiave di licenza nel campo Immetti chiave di licenza.

4. Fare clic su Continua.

La licenza del sistema è aggiornata.

17

Modifica manuale della lingua di AppAssure

AppAssure consente di modificare la lingua selezionata durante l'esecuzione della Configurazione guidata

dell'appliance AppAssure in una delle lingue supportate.

Per modificare la lingua di AppAssure nela lingua desiderata:

1. Avviare l'Editor del registro utilizzando il comando regedit.

2. Spostarsi in HKEY_LOCAL_MACHINE → SOFTWARE → AppRecovery → Core → Localizzazione.

3. Aprire LCID.

4. Selezionare decimale.

5. Immettere il valore della lingua richiesto nella casella Dati valore, i valori delle lingue supportate

sono:

a. Inglese: 1033

b. Portoghese brasiliano: 1046

c. Spagnolo: 1034

d. Francese: 1036

e. Tedesco: 1031

f. Cinese semplificato: 2052

g. Giapponese: 1041

h. Coreano: 1042

6. Fare clic con il pulsante destro del mouse e riavviare i servizi nell'ordine dato:

a. Strumentazione gestione Windows

b. Web Service SRM

c. Core AppAssure

7. Cancellare la cache del browser.

8. Chiudere il browser e riavviare la Core Console dall'icona del desktop.

Modifica della lingua del sistema operativo durante l'installazione

In un'installazione di Microsoft Windows in esecuzione, è possibile utilizzare il Pannello di controllo per

selezionare i supporti linguistici e configurare le impostazioni internazionali aggiuntive.

Per cambiare lingua del sistema operativo (OS):

N.B.: si consiglia di impostare la lingua del sistema operativo e quella di AppAssure sulla stessa

lingua. In caso contrario, alcuni messaggi possono essere visualizzati in lingue diverse.

N.B.: Si consiglia di modificare la lingua del sistema operativo prima di modificare la lingua di

AppAssure.

1. Sulla pagina Start, digitare lingua e assicurarsi che l'ambito della ricerca sia impostato su

Impostazioni.

2. Nel pannello Risultati, selezionare Lingua.

3. Nel pannello Modifica preferenze lingua, selezionare Aggiungi una lingua.

4. Sfogliare o ricercare la lingua che si desidera installare.

Ad esempio, selezionare Catalano, quindi selezionare Aggiungi. Catalano è stato aggiunto come una

delle lingue.

5. Nel pannello Modifica preferenze lingua, selezionare Opzioni accanto alla lingua che si è aggiunta.

6. Se un supporto linguistico è disponibile per la lingua, selezionare Scarica e installa il

supporto linguistico.

18

7. Quando il supporto linguistico è installato, la lingua è visualizzata come lingua disponibile da

utilizzare per la visualizzazione di Windows.

8. Per far diventare questa lingua la lingua di visualizzazione, disporla come prima voce dell'elenco delle

lingue.

9. Disconnettersi e accedere nuovamente a Windows per rendere effettive le modifiche.

Gestione delle impostazioni del core

Le impostazioni del core vengono utilizzate per definire le varie impostazioni di configurazione e delle

prestazioni. La maggior parte delle impostazioni è configurata per l'uso ottimale; tuttavia, è possibile

modificare le seguenti impostazioni secondo le proprie esigenze:

• Generali

• Processi notturni

• Coda di trasferimento

• Impostazioni di timeout del client

• Configurazione della cache di deduplicazione

• Impostazioni di connessione al database

Modifica del nome visualizzato del core

N.B.: Si consiglia di selezionare un nome visualizzato definitivo durante la configurazione iniziale

dell'appliance. Se si desidera modificarlo in un secondo momento, è necessario eseguire diversi

passaggi manuali per accertarsi che il nuovo nome host sia effettivo e l'appliance funzioni

correttamente.

Per modificare il nome visualizzato del core:

1. Passare alla Core Console, fare clic su Configurazione → Impostazioni.

2. Nella sezione Proprietà generali, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Nome visualizzato.

3. Nella casella di testo Nome visualizzato, inserire un nuovo nome da visualizzare per il core.

4. Fare clic su OK.

Modifica dell'orario dei processi notturni

L'opzione Processi Notturni pianifica i processi quali roll-up, connettività e troncatura per gli agenti

protetti dal Core.

Per regolare l'orario dei processi notturni:

1. Passare alla Core Console e selezionare Configurazione → Impostazioni.

2. Nella sezione Processi notturni, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Processi notturni.

3. Nella casella di testo Orario dei processi notturni, inserire una nuova ora di inizio.

4. Fare clic su OK.

Modifica delle impostazioni delle code di trasferimento

Le impostazioni della coda di trasferimento sono delle impostazioni a livello di core che definiscono il

numero massimo di trasferimenti simultanei e tentativi di trasferimento dei dati.

19

Per modificare le impostazioni di coda di trasferimento:

1. Passare alla Core Console, fare clic su Configurazione → Impostazioni.

2. Nella sezione Coda di trasferimento, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Coda di trasferimento.

3. Nella casella di testo Numero massimo di trasferimenti simultanei, inserire un valore per aggiornare

il numero di trasferimenti simultanei.

Impostare un numero da 1 a 60. Più piccolo è il numero, minore è il carico sulla rete e su altre risorse

di sistema. Man mano che la capacità che viene elaborata aumenta, aumenta anche il carico sul

sistema.

4. Nella casella di Massimo di tentativi, inserire un valore per aggiornare il numero massimo di tentativi.

5. Fare clic su OK.

Regolazione delle impostazioni di timeout del client

Impostazioni del timeout del client specifica il numero di secondi o minuti che il server deve attendere

prima che vada in timeout nel tentativo di connessione ad un client.

Per regolare le impostazioni del timeout del client:

1. Passare alla Core Console, quindi fare clic su Configurazione → Impostazioni.

2. Nella sezione Configurazione delle impostazioni del timeout del client, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Impostazioni del timeout del client.

3. Nella casella di testo Timeout connessione, inserire il numero di minuti e secondi prima che si

verifichi il timeout della connessione.

4. Nella casella di testo Timeout lettura/scrittura, inserire il numero di minuti e secondi che si desidera

attendere prima che si verifichi un timeout durante un evento di lettura/scrittura.

5. Fare clic su OK.

Configurazione delle impostazioni della cache di deduplicazione

La deduplicazione a livello globale riduce la quantità di spazio di archiviazione su disco necessaria per il

backup dei dati. Il Deduplication Volume Manager (DVM) combina una serie di posizioni di archiviazione

in un unico repository. La cache di deduplicazione contiene i riferimenti a blocchi univoci. Per

impostazione predefinita, la cache di deduplicazione è di 1,5 GB. Se la quantità di informazioni superflue è

così grande che la cache di deduplicazione risulta piena, il repository non può più sfruttare a pieno la

deduplicazione nel repository dei dati appena aggiunti. È possibile quindi aumentare le dimensioni della

cache di deduplicazione modificando la configurazione della cache di deduplicazione nella Core

Console.

Per configurare le impostazioni della cache di deduplicazione:

1. Passare alla Core Console, fare clic su Configurazione → Impostazioni.

2. Nella sezione Configurazione della cache di deduplicazione, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Configurazione della cache di deduplicazione.

3. Nella casella di testo Posizione cache principale, inserire la posizione aggiornata della cache

principale.

4. Nella casella di testo Posizione cache secondaria, inserire la posizione aggiornata della cache

secondaria.

5. Nella casella di testo Posizione cache metadati, inserire la posizione aggiornata della cache dei

metadati.

20

6. Fare clic su OK.

N.B.: È necessario riavviare il servizio Core per rendere effettive le modifiche.

Modifica delle impostazioni del motore

Per modificare le impostazioni del motore:

1. Passare alla Core Console, fare clic su Configurazione → Impostazioni.

2. Nella sezione Riesegui configurazione del motore, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Riesegui configurazione del motore.

3. Nella finestra di dialogo Riesegui configurazione del motore, specificare l'indirizzo IP. Selezionare

una delle opzioni riportate di seguito:

• Per utilizzare l'indirizzo IP preferito dal proprio TCP/IP, fare clic su Calcolato automaticamente.

• Per inserire manualmente un indirizzo IP, fare clic su Usa un indirizzo IP specifico.

4. Inserire le informazioni di configurazione come segue:

Casella di testo Descrizione

Porta preferita Inserire un numero di porta o accettare l'impostazione predefinita (8007 è la

porta predefinita). La porta viene utilizzata per specificare il canale di

comunicazione con il motore.

Gruppo

amministratori

Lunghezza I/O

asincrono minima

Dimensione buffer

ricezione

Dimensione buffer

di invio

Timeout lettura Inserire un valore di timeout di lettura o scegliere l'impostazione predefinita.

Timeout scrittura Inserire un valore di timeout di scrittura o scegliere l'impostazione predefinita.

5. Selezionare Nessun ritardo.

6. Fare clic su OK.

Inserire un nuovo nome per il gruppo di amministrazione. Il nome predefinito

è BUILTIN\Administrators.

Inserire un valore o scegliere l'impostazione predefinita. Descrive la lunghezza

minima asincrona di entrata/uscita. L'impostazione predefinita è 65536.

Inserire una dimensione in entrata del buffer o accettare l'impostazione

predefinita. L'impostazione predefinita è 8192.

Inserire una dimensione di uscita del buffer o accettare l'impostazione

predefinita. L'impostazione predefinita è 8192.

L'impostazione predefinita è 00:00:30.

L'impostazione predefinita è 00:00:30.

Modifica delle impostazioni di distribuzione

Per modificare le impostazioni di distribuzione:

1. Passare alla Core Console e fare clic sula scheda Configurazione, quindi Impostazioni.

2. Nel riquadro Impostazioni di distribuzione, fare clic su Modifica.

Viene visualizza la finestra di dialogo Impostazioni di distribuzione.

3. Nella casella di testo Nome programma di installazione dell'agente, inserire il nome del file

eseguibile dell'agente. L'impostazione predefinita è AgentWeb. exe.

4. Nella casella di testo Indirizzo core, inserire l'indirizzo del core.

5. Nella casella di testo Timeout di ricezione non riuscita, inserire il numero di minuti di attesa in

assenza di attività prima del timeout.

21

6. Nella casella di testo Massimo di installazioni parallele, inserire un numero massimo di installazioni

che possono essere eseguite in parallelo.

7. Selezionare una o entrambe le impostazioni facoltative descritte di seguito:

• Riavvio automatico dopo l'installazione

• Protezione dopo distribuzione

8. Fare clic su OK.

Modifica delle impostazioni di connessione al database

Per modificare le impostazioni di connessione al database:

1. Passare alla Core Console, fare clic su Configurazione → Impostazioni.

2. Nella sezione Impostazioni di connessione al database, eseguire una delle operazioni riportate di

seguito:

• Per ripristinare la configurazione predefinita, fare clic su Ripristina impostazioni predefinite.

• Per modificare le impostazioni di connessione al database, fare clic su Modifica.

Facendo clic su Modifica, viene visualizzata la finestra di dialogo Impostazioni di connessione al

database.

3. Inserire le impostazioni per la modifica della connessione al database descritta come segue:

Casella di testo Descrizione

Nome host Immettere un nome host per la connessione al database.

Porta Immettere un numero di porta per la connessione al database.

Nome utente

(facoltativo)

Password

(facoltativa)

Conserva

cronologia eventi

e processi per,

giorni

4. Fare clic su Connessione di prova per verificare le impostazioni.

5. Fare clic su Salva.

Immettere un nome utente per l'accesso e la gestione delle impostazioni di

connessione al database. Esso viene utilizzato per specificare le credenziali di

accesso per l'accesso alla connessione al database.

Immettere una password per l'accesso e la gestione delle impostazioni di

connessione al database.

Immettere il numero di giorni per cui conservare la cronologia eventi e

processi per la connessione al database.

Gestione degli eventi

Il Core include gruppi predefiniti di eventi, che possono essere utilizzati per notificare agli amministratori

eventuali anomalie critiche nel Core o nei processi di backup.

Dalla scheda Eventi, è possibile gestire i gruppi di notifica, inviare per e-mail le impostazioni SMTP, le

impostazioni del server, i registri con tracciatura abilitata, la configurazione cloud, la riduzione di

ripetizione e la conservazione degli eventi.

L'opzione Gruppi di notifica consente di gestire i gruppi di notifica, da cui è possibile:

• Specificare un evento per il quale si desidera generare un avviso per quanto segue:

22

– Cluster

– Connettività

– Processi

– Gestione delle licenze

– Troncatura dei log

– Archivio

– Core Service

– Esportazione

– Protezione

– Replica

– Rollback

• Specificare il tipo di avviso (errore, avvertenza, informativo).

• Specificare la posizione e il destinatario degli avvisi. Le opzioni disponibili sono:

– Indirizzo di posta elettronica

– Registri degli eventi Windows

– Server Syslog

• Specificare una soglia temporale per la ripetizione.

• Specificare il periodo di conservazione di tutti gli eventi.

Configurazione dei gruppi di notifica

Per configurare i gruppi di notifica:

1. Dalla Core Console, selezionare Configurazione → Eventi.

2. Fare clic su Aggiungi gruppo.

Si apre la finestra di dialogo Aggiungi gruppo di notifica e vengono visualizzati due riquadri:

• Abilita gli avvisi

• Opzioni di notifica

Abilitazione degli avvisi

L'abilitazione degli avvisi consente di definire il gruppo di eventi di sistema per cui si desidera registrare,

creare rapporti e impostare gli avvisi.

N.B.: Per creare avvisi per tutti gli eventi, selezionare Tutti gli avvisi.

• Per creare avvisi specifici per errori, avvertenze e messaggi informativi o una combinazione di questi,

selezionare una delle seguenti opzioni:

– icona triangolare rossa (Errore)

– icona triangolare gialla (Avvertenza)

– cerchio blu (Informazioni)

– freccia curva (Ripristino delle impostazioni predefinite)

• Per creare gli avvisi per eventi specifici fare clic sul simbolo > accanto al gruppo scelto, quindi

selezionare la casella di controllo per attivare l'avviso.

Configurazione delle opzioni di notifica

1. Nel pannello Opzioni di notifica, specificare la modalità di gestione delle notifiche.

Le opzioni di notifica sono:

23

Casella di testo Descrizione

Notifica tramite

posta elettronica

Notifica tramite

registro degli

eventi di Windows

Notifica tramite

sys logd

Notifica tramite

avvisi Toast

2. Fare clic su OK.

Viene visualizzato il seguente messaggio: Il nome del gruppo non può essere modificato dopo la

creazione del gruppo di notifica. Utilizzare questo nome?.

• Per salvare il nome del gruppo, fare clic su Sì.

• Per modificare il nome del gruppo, fare clic su No. Tornare alla finestra Opzioni di notifica,

aggiornare il nome del gruppo e altre impostazioni di notifica del gruppo e salvare le modifiche

apportate.

Contrassegnare i destinatari della notifica tramite posta elettronica. È possibile

inserire più indirizzi di posta elettronica separati, nonché Cc e Ccn, come

mostrato di seguito:

• A:

• Cc:

• Ccn:

Selezionare questa opzione se si desidera che la notifica degli avvisi sia

riportata tramite il registro degli eventi di Windows.

Selezionare questa opzione se si desidera che la notifica degli avvisi sia

riportata tramite sys logd. Inserire i dettagli del sys logd nelle seguenti caselle

di testo:

• Nome host:

• Porta: 1

Selezionare questa opzione se si desidera che l'avviso appaia come una

finestra pop-up nell'angolo inferiore destro dello schermo.

Configurazione di un server di posta elettronica

N.B.: È necessario configurare le impostazioni di notifica del gruppo, anche abilitando l'opzione

Notifica tramite e-mail, prima di inviare le e-mail dei messaggi di avviso.

Per configurare un server di posta elettronica e un modello di notifica e-mail, attenersi alla procedura

descritta di seguito:

1. Dalla Core Console, fare clic su Configurazione → Eventi.

2. Nel riquadro Impostazioni di posta elettronica, fare clic su Server SMTP.

Viene visualizzata la finestra di dialogo Impostazioni del server SMTP.

3. Inserire i dettagli del server di posta elettronica come indicato di seguito:

Casella di testo Descrizione

Server SMTP Immettere il nome del server di posta elettronica che deve essere utilizzato dal

modello di notifica di posta elettronica. La convenzione di denominazione

include il nome host, il dominio e il suffisso; ad esempio, smtp.gmail.com.

24

Casella di testo Descrizione

Da Immettere un indirizzo di posta elettronica mittente. Esso viene utilizzato per

specificare l'indirizzodi posta elettronica mittente per il modello di notifica; ad

esempio, noreply@localhost.com.

Nome utente Immettere un nome utente per il server di posta elettronica.

Password Immettere una password per l'accesso al server di posta elettronica.

Porta Immettere un numero di porta. Esso viene utilizzato per identificare la porta

per il server di posta elettronica, ad esempio, la porta 587 per Gmail.

Il valore predefinito è 25.

Timeout (secondi) Per specificare per quanto tempo provare una connessione prima del time out,

immettere un valore intero. Esso viene utilizzato per stabilire il tempo in

secondi durante il tentativo di connessione al server di posta elettronica prima

che un timeout si verifichi.

L'impostazione predefinita è 30 secondi.

TLS Selezionare questa opzione se il server di posta elettronica utilizza una

connessione protetta, ad esempio Transport Layer Security (TLS) o Secure

Sockets Layer (SSL).

4. Fare clic su Invia e-mail di prova, eseguire le operazioni riportate di seguito:

a. Nella finestra di dialogo Invia e-mail di prova, inserire un indirizzo di posta elettronica di

destinazione per il messaggio di prova e fare clic su Invia.

b. Se il messaggio di prova non va a buon fine, chiudere la finestra di errore e la finestra Invia e-mail

di prova

punto 4.

c. Fare clic su OK per confermare.

d. Verificare che il messaggio di prova sia stato inviato.

e. Tornare alla finestra di dialogo Impostazioni del server SMTP, fare clic su Salva per chiudere la

finestra di dialogo e salvare le impostazioni.

e controllare le impostazioni di configurazione del server di posta elettronica. Ripetere il

Configurazione di un modello di notifica e-mail

Per ricevere notifiche e-mail relative agli eventi è necessario configurare un server di posta elettronica e

un modello di notifica e-mail.

N.B.: Per ricevere e-mail dei messaggi di avviso, configurare le impostazioni del gruppo di notifica e

attivare l'opzione

Per configurare un server di posta elettronica e un modello di notifica e-mail, attenersi alla procedura

descritta di seguito:

1. Dalla Core Console, fare clic su Configurazione → Eventi.

2. Nel riquadro Impostazioni di posta elettronica, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Modifica configurazione della notifica di posta elettronica.

3. Selezionare Abilita le notifiche e-mail, quindi immettere i dettagli per il server e-mail come segue:

Notifica tramite e-mail.

25

Casella di testo Descrizione

Oggetto del

messaggio di

posta elettronica

E-mail Immettere le informazioni per il corpo del modello che descrive l'evento,

4. Fare clic su Invia e-mail di prova, eseguire le operazioni riportate di seguito:

a. Nella finestra di dialogo Invia e-mail di prova, inserire un indirizzo di posta elettronica di

destinazione per il messaggio di prova e fare clic su Invia.

b. Se il messaggio di prova non va a buon fine, chiudere la finestra di dialogo di errore e la finestra di

dialogo Invia e-mail di prova, fare clic su OK per salvare le impostazioni correnti del modello email e modificare le impostazioni del server di posta elettronica, consultare

server di posta elettronica e di un modello di notifica e-mail. Assicurarsi di inserire nuovamente la

password dell'account e-mail. Salvare le impostazioni e quindi tornare al punto 4.

c. Fare clic su OK per confermare.

d. Verificare che il messaggio di prova sia stato inviato.

e. Tornare alla finestra di dialogo Modifica configurazione della notifica di posta elettronica, fare

clic su OK per chiudere la finestra di dialogo e salvare le impostazioni.

Immettere un oggetto per il modello di posta elettronica. Esso viene utilizzato

per definire l'argomento del modello di notifica e-mail; ad esempio,

<hostname> - <level> <name>.

quando si è verificato e la gravità.

Configurazione di un

Configurazione della riduzione delle ripetizioni

Per configurare la riduzione di ripetizione:

1. Dalla Core Console, fare clic su Configurazione → Eventi.

2. Dalla sezione Riduzione ripetizione, fare clic su Modifica.

Viene visualizzata la finestra di dialogo Abilita riduzione della ripetizione .

3. Selezionare Abilita riduzione della ripetizione.

4. Nella casella di testo Archivia eventi per, inserire il numero di minuti per archiviare gli eventi per la

riduzione della ripetizione.

5. Fare clic su OK.

Configurazione della conservazione degli eventi

Per configurare la conservazione degli eventi:

1. Dalla Core Console, fare clic su Configurazione → Impostazioni.

2. In Impostazioni di connessione al database, fare clic su Modifica.

Viene visualizzata la finestra di dialogoImpostazioni di connessione al database.

3. Nella casella di testo Conserva la cronologia eventi e processi per, inserire il numero di giorni per cui

si desidera conservare le informazioni sugli eventi.

Ad esempio, è possibile selezionare 30 giorni (impostazione predefinita).

4. Fare clic su Salva.

Roadmap per la gestione di un repository

Le linee guida per la gestione di un repository coprono attività quali la creazione, la configurazione e

visualizzazione di un repository, e includono i seguenti argomenti:

• Creazione di un repository

26

• Visualizzazione dei dettagli del repository

• Modifica delle impostazioni del repository

• Espansione di un repository esistente

• Aggiunta di una posizione di archiviazione a un repository esistente

• Selezione di un repository

• Eliminazione di un repository

• Ripristino di un repository

N.B.: Si consiglia di utilizzare la scheda Appliance per creare o espandere il repository.

Prima di iniziare a utilizzare l'appliance, è necessario impostare il repository nel core server. Un repository

archivia i dati protetti. Più specificamente, archivia le istantanee che vengono acquisite dai server protetti

nel proprio ambiente.

Configurando il repository è possibile eseguire diverse attività quali specificare dove posizionare

l'archiviazione dei dati nel Core server, quante posizioni possono essere aggiunte a ogni repository, il

nome del repository, quante operazioni correnti supportano i repository.

Quando si crea un repository, il Core prealloca lo spazio richiesto per l'archiviazione di dati e metadati

nella posizione specificata. Per aumentare ulteriormente la dimensione di un repository, è possibile

aggiungere nuove posizioni o volumi di archiviazione.

N.B.: L'appliance DL1300 consente di creare un unico repository.

Tutte le versioni di DL1300 supportano l'aggiornamento in-box. La dimensione iniziale del repository

disponibile dopo il provisioning dell'archiviazione nell'appliance corrisponde alla versione del sistema. Ad

esempio: dopo il provisioning dell'appliance DL1300 da 3 TB+2 VM, la dimensione del repository

disponibile è di 3 TB. Lo spazio di archiviazione inutilizzato nel sistema può essere utilizzato per

espandere i repository esistenti aggiornando la licenza. Per espandere il repository, consultare Espansione

di un repository esistente.

Tabella 1. Dimensioni del repository

Versione Dimensione iniziale del

repository in TB (impostazione

predefinita)

2 TB 2 8

3 TB + 2 VM 3 8

4 TB + 2 VM 4 8

N.B.: Le configurazioni di DL1300 da 4 TB + 2 VM consentono di espandere il repository fino a 18 TB

mediante l'acquisto di una licenza appropriata e collegando il contenitore esterno MD 1400.

Dimensione espandibile del

repository in TB

Creazione di un repository

Per creare un repository:

1. Passare alla Core Console.

2. Fare clic su Configurazione → Repository.

3. Fare clic su Aggiungi nuovo.

Viene visualizzata la finestra di dialogo Aggiungi nuovo repository.

27

4. Immettere le informazioni come descritto nella seguente tabella.

Casella di testo Descrizione

Nome repository Immettere il nome da visualizzare del repository. Per impostazione predefinita,

questa casella di testo è costituita dalla parola Repository e un numero di

indice che aggiunge in sequenza un numero al nuovo repository a partire da 1.

È possibile modificare il nome, a seconda delle necessità. È possibile inserire

fino a 150 caratteri.

Operazioni

simultanee

Commenti Se lo si desidera, inserire una nota descrittiva su questo repository.

5. Per definire il percorso di archiviazione specifico o il volume per il repository, fare clic su Aggiungi un

percorso di archiviazione

ATTENZIONE: Se il repository AppAssure che si sta creando in questa fase è successivamente

rimosso, tutti i file nel percorso di archiviazione del repository verranno eliminati. Se non si

definisce una cartella dedicata per l'archiviazione dei file del repository, tali file verranno

archiviati nella root; l'eliminazione del repository eliminerà anche l'intero contenuto della

root, con conseguente perdita di dati irreversibile.

N.B.: I repository sono archiviati su dispositivi di archiviazione primari. I dispositivi di

archiviazione come Data Domain non sono supportati a causa di limitazioni in termini di

prestazioni. Analogamente, i repository non devono essere archiviati su filer NAS che

dispongono su livelli sul cloud poiché questi dispositivi tendono ad avere limitazioni di

prestazioni quando vengono utilizzati come archiviazione primaria.

Viene visualizzata la finestra di dialogo Aggiungi un percorso di archiviazione.

6. Per specificare lo spazio su disco del proprio sistema come nuovo percorso di archiviazione da

aggiungere, inserire le informazioni seguenti:

•

Casella di testo Descrizione

Percorso dei dati Immettere il percorso in cui archiviare i dati protetti; ad esempio, digitare X:

Definire il numero di richieste simultanee che si desidera che il repository sia in

grado di supportare. Per impostazione predefinita, il valore è 64.

.

\Repository\Data.

Per specificare il percorso, utilizzare solo caratteri alfanumerici, il trattino e

il punto (solo per separare i nomi host e i domini). Le lettere dalla a alla z

non rilevano la distinzione tra maiuscole e minuscole. Non utilizzare spazi.

Non sono consentiti altri simboli o caratteri di punteggiatura.

Percorso dei

metadati

7. Nel riquadro Dettagli, fare clic su Mostra/Nascondi dettagli e inserire i dettagli per la posizione di

archiviazione nel modo descritto come segue:

28

Immettere il percorso in cui archiviare i metadati protetti; ad esempio,

digitare X:\Repository\Metadata.

Per specificare il percorso, utilizzare solo caratteri alfanumerici, il trattino e

il punto (solo per separare i nomi host e i domini). Le lettere dalla a alla z

non rilevano la distinzione tra maiuscole e minuscole. Non utilizzare spazi.

Non sono consentiti altri simboli o caratteri di punteggiatura.

Casella di testo Descrizione

Dimensioni Impostare la dimensione o la capacità per la posizione di archiviazione. Il

valore predefinito è 250 MB. È possibile scegliere tra le seguenti opzioni:

• MB

• GB

• TB

N.B.: La dimensione specificata non può superare la dimensione del

volume.

N.B.: Se la posizione di archiviazione è un volume New Technology File

System (NTFS) che utilizza Windows XP o Windows 7, il limite di

dimensioni del file è di 16 TB.

Se la posizione di archiviazione è un volume NTFS che utilizza Windows 8

o Windows Server 2012, il limite di dimensioni del file è di 256 TB.

N.B.: Per convalidare il sistema operativo, Strumentazione gestione

Windows (WMI) deve essere installato nella posizione di archiviazione

desiderata.

Criterio della

cache di scrittura

Byte per settore Specificare il numero di byte che si desidera che ogni settore includa. Il valore

Byte medi per

record

Il criterio della cache di scrittura controlla in che modo viene utilizzato

Windows Cache Manager nel repository e contribuisce a mettere a punto il

repository per prestazioni ottimali in diverse configurazioni.

Impostare il valore su una delle seguenti opzioni:

• Attivato

• Disattivato

• Sincronizza

Se il valore è impostato su Attivato, che è l'impostazione predefinita, Windows

controlla il caching.

N.B.: L'impostazione del criterio della cache di scrittura su Attivato può

dare come risultato prestazioni più veloci. Se si sta utilizzando una

versione di Windows Server precedente a Server 2012, l'impostazione

consigliata è Disattivato.

Se è impostato su Disattivato, AppAssure controlla il caching.