Dell DL1000, DL4300, DL1300, DL4000 User Manual [pt]

Rapid Recovery 6.0 em dispositivos DL

Guia do usuário

August 2020

Rev. A01

Notas, avisos e advertências

NOTA: Uma NOTA indica informações importantes que ajudam você a usar melhor os recursos do computador.

CUIDADO: Um AVISO indica possíveis danos ao hardware ou perda de dados e ensina como evitar o problema.

ATENÇÃO: Uma ADVERTÊNCIA indica possíveis danos à propriedade, risco de lesões corporais ou mesmo risco de vida.

Copyright © 2016 Dell Inc. Todos os direitos reservados. Este produto é protegido por leis de direitos autorais e de propriedade intelectual dos EUA e

internacionais. Dell™ e o logotipo Dell são marcas comerciais da Dell Inc. nos Estados Unidos e/ou em outras jurisdições. Todas as outras marcas e os nomes

aqui mencionados podem ser marcas comerciais de suas respectivas empresas.

Índice

Capítulo 1: Introdução ao dispositivo DL........................................................................................... 11

Arquitetura de implantação..................................................................................................................................................11

Smart Agent....................................................................................................................................................................12

Dispositivo DL Core........................................................................................................................................................12

Processo de instantâneos............................................................................................................................................. 13

Replicação do site de recuperação de desastres ou provedor de serviços............................................................ 13

Recuperação................................................................................................................................................................... 13

Recursos do produto .......................................................................................................................................................... 13

Como entender repositórios..........................................................................................................................................14

Desduplicação no Rapid Recovery...............................................................................................................................15

Compreender as chaves de criptografia..................................................................................................................... 15

Replicação com Rapid Recovery..................................................................................................................................16

Retenção e arquivamento............................................................................................................................................ 20

Virtualização e nuvem...................................................................................................................................................20

Gerenciamento de alertas e eventos........................................................................................................................... 21

Portal de licenças............................................................................................................................................................21

Console Web...................................................................................................................................................................21

APIs de gerenciamento de serviço...............................................................................................................................21

Capítulo 2: Trabalhar com o dispositivo DL Core.............................................................................. 22

Noções básicas do Rapid Recovery Core Console..........................................................................................................22

Acesso ao Rapid Recovery Core Console.................................................................................................................. 22

Noções básicas sobre o Guia de início rápido............................................................................................................ 22

Navegar até o Rapid Recovery Core Console............................................................................................................24

Visualização do menu Máquinas protegidas...............................................................................................................27

Ver máquinas replicadas no menu de navegação.......................................................................................................31

Visualizar o menu Apenas pontos de recuperação.....................................................................................................31

Visualizar o menu Grupos personalizados...................................................................................................................32

Usar a caixa de diálogo Erro......................................................................................................................................... 32

Definições do Core.............................................................................................................................................................. 32

Definições do Rapid Recovery Core............................................................................................................................32

Criar cópia de segurança e restaurar definições do Core........................................................................................ 58

Ferramentas do nível do Core......................................................................................................................................60

Roteiro para configurar o Core .........................................................................................................................................62

Repositórios..........................................................................................................................................................................62

Gerenciamento de um repositório de DVM................................................................................................................62

Gerenciar a segurança ....................................................................................................................................................... 74

Aplicar ou remover criptografia de uma máquina protegida.....................................................................................74

Gerenciar chaves de criptografia.................................................................................................................................76

Gerenciar contas de nuvem............................................................................................................................................... 83

Sobre contas de nuvem................................................................................................................................................83

Adicionar uma conta de nuvem....................................................................................................................................83

Editar uma conta de nuvem......................................................................................................................................... 84

Configurar as definições da conta de nuvem.............................................................................................................85

Índice 3

Remover uma conta de nuvem....................................................................................................................................85

Archiving...............................................................................................................................................................................85

Noções básicas sobre arquivos....................................................................................................................................85

Criar um arquivo.............................................................................................................................................................86

Editar um arquivo programado.................................................................................................................................... 88

Pausar ou retomar um arquivo programado.............................................................................................................. 90

Forçar um trabalho de arquivo.....................................................................................................................................90

Verificar um arquivo...................................................................................................................................................... 90

Anexar um arquivo..........................................................................................................................................................91

Importar um arquivamento...........................................................................................................................................92

Eventos.................................................................................................................................................................................94

Eventos Rapid Recovery.............................................................................................................................................. 94

Como exibir eventos usando tarefas, alertas e registros..........................................................................................94

Como entender as notificações de e-mail.................................................................................................................. 97

Grupos de notificação, configurações de SMTP e modelos de notificação para eventos do sistema............. 100

Configurar grupos de notificação...............................................................................................................................100

Sobre a configuração da redução de repetição....................................................................................................... 103

Configurar retenção de eventos................................................................................................................................ 104

Recuperação automática rápida do dispositivoo............................................................................................................104

Criar a unidade USB RASR......................................................................................................................................... 104

Executar a RASR..........................................................................................................................................................105

O Local Mount Utility.........................................................................................................................................................106

Sobre o Local Mount Utility........................................................................................................................................ 106

Trabalhar com máquinas Rapid Recovery Core no Utilitário de montagem local................................................ 106

Trabalhar com máquinas protegidas no Local Mount Utility.................................................................................. 109

Usar o menu de bandeja do Local Mount Utility........................................................................................................111

Capítulo 3: Gerenciar o dispositivo.................................................................................................112

Como monitorar o status do Dispositivo..........................................................................................................................112

Backup do Windows...........................................................................................................................................................112

Status do backup.......................................................................................................................................................... 113

Política de backup do Windows.................................................................................................................................. 113

Armazenamento de provisionamento...............................................................................................................................114

Apagar a alocação de espaço para um disco virtual.......................................................................................................116

Utilitário de recuperação e atualização............................................................................................................................ 116

Fazer upgrade do aparelho..........................................................................................................................................116

Reparar o dispositivo.................................................................................................................................................... 116

Capítulo 4: Proteger estações de trabalho e servidores....................................................................118

Proteger as máquinas.........................................................................................................................................................118

Sobre como proteger máquinas com Rapid Recovery ............................................................................................118

Acessar o diagnóstico de máquinas protegidas........................................................................................................174

Gerenciar máquinas........................................................................................................................................................... 176

Remover uma máquina................................................................................................................................................176

Cancelar operações em uma máquina.......................................................................................................................176

Visualizar informações de licença em uma máquina.................................................................................................177

Exportação de VM............................................................................................................................................................. 177

Sobre a exportação para máquinas virtuais com o Rapid Recovery......................................................................177

Gerenciar exportações................................................................................................................................................ 188

4

Índice

Como gerenciar dados de classificação por vencimento.............................................................................................200

Sobre retenção e arquivamento de dados do Rapid Recovery.............................................................................200

Como gerenciar as políticas de retenção................................................................................................................. 200

Replicação..........................................................................................................................................................................205

Replicação com Rapid Recovery...............................................................................................................................205

Cadeias de pontos de recuperação e órfãos........................................................................................................... 209

Quando a replicação começar................................................................................................................................... 209

Determinar suas necessidades e sua estratégia de seeding..................................................................................209

Considerações sobre desempenho para transferência de dados replicados.........................................................211

Replicação para um core de destino autogerenciado..............................................................................................212

Ver a replicação de entrada e saída........................................................................................................................... 215

Como configurar a replicação..................................................................................................................................... 217

Replicar para um Core de destino de terceiros........................................................................................................ 217

Adicionar uma máquina a uma replicação existente................................................................................................ 221

Consumo da unidade de propagação em um Core de destino.............................................................................. 223

Gerenciar definições de replicação............................................................................................................................224

Remoção da replicação...............................................................................................................................................230

Recuperar dados replicados.......................................................................................................................................232

Capítulo 5: Recuperar dados........................................................................................................ 233

Gerenciar a recuperação ................................................................................................................................................. 233

Instantâneos e pontos de recuperação.......................................................................................................................... 233

Gerenciar snapshots e pontos de recuperação.......................................................................................................233

Ver a página de pontos de recuperação de uma máquina protegida....................................................................233

Montar um ponto de recuperação............................................................................................................................ 235

Desmontar pontos de recuperação...........................................................................................................................236

Trabalhar com pontos de recuperação do Linux..................................................................................................... 237

Forçar um snapshot.................................................................................................................................................... 239

Remover pontos de recuperação..............................................................................................................................239

Excluir uma cadeia de pontos de recuperação órfãos............................................................................................ 240

Como migrar pontos de recuperação para um repositório diferente....................................................................240

Restaurar dados................................................................................................................................................................. 241

Sobre como restaurar dados com o Rapid Recovery..............................................................................................241

Noções básicas sobre Live Recovery........................................................................................................................ 241

Restaurar dados de pontos de recuperação............................................................................................................242

Como restaurar volumes a partir de um ponto de recuperação............................................................................243

Como realizar uma reversão para clusters e nós de cluster.................................................................................. 246

Restauração a partir de um arquivo em anexo........................................................................................................ 246

Noções básicas sobre bare metal restores em máquinas Windows........................................................................... 247

Restauração sem sistema operacional para máquinas Windows...........................................................................247

Entender a criação do CD de inicialização para máquinas Windows.................................................................... 252

Como usar o Universal Recovery Console para uma BMR....................................................................................254

Realizar uma bare metal restore em máquinas Linux.............................................................................................. 261

Confirmar uma bare metal restore............................................................................................................................269

Capítulo 6: Gerar e visualizar relatórios......................................................................................... 274

Sobre os relatórios do Rapid Recovery...........................................................................................................................274

Gerar um relatório no Core Console..........................................................................................................................275

Gerenciar relatórios programados do Core Console............................................................................................... 278

Índice

5

Como usar o menu Relatórios....................................................................................................................................282

Usar a barra de ferramentas Relatórios....................................................................................................................282

Noções básicas sobre o relatório do trabalho..........................................................................................................284

Noções básicas sobre o relatório de resumo dos trabalhos...................................................................................284

Noções básicas sobre o relatório de falhas..............................................................................................................285

Noções básicas sobre o relatório resumido..............................................................................................................285

Noções básicas sobre o relatório do Repositório.................................................................................................... 286

O Central Management Console.....................................................................................................................................286

Noções básicas sobre o Console de gerenciamento central do Rapid Recovery................................................287

Como configurar o Rapid Recovery Central Management Console.....................................................................288

Como entender relatórios de núcleo do Console de Gerenciamento central.......................................................291

Capítulo 7: Noções básicas do utilitário Command Line Management do Rapid Recovery................... 293

Comandos.......................................................................................................................................................................... 294

Arquivo..........................................................................................................................................................................295

CancelActiveJobs........................................................................................................................................................296

CheckRepository......................................................................................................................................................... 297

CreateArchiveRepository........................................................................................................................................... 298

CreateBootCD............................................................................................................................................................. 299

CreateRepository........................................................................................................................................................ 300

DeleteRepository......................................................................................................................................................... 302

Dismount.......................................................................................................................................................................303

DismountArchiveRepository.......................................................................................................................................303

EditEsxServer.............................................................................................................................................................. 304

Force.............................................................................................................................................................................305

ForceAttach................................................................................................................................................................. 306

ForceChecksum...........................................................................................................................................................307

ForceLogTruncation....................................................................................................................................................308

ForceMount................................................................................................................................................................. 309

ForceReplication...........................................................................................................................................................310

ForceRollup....................................................................................................................................................................311

ForceVirtualStandby.................................................................................................................................................... 312

Ajuda.............................................................................................................................................................................. 313

List..................................................................................................................................................................................313

Montagem.....................................................................................................................................................................315

MountArchiveRepository............................................................................................................................................ 316

NewCloudAccount....................................................................................................................................................... 317

OpenDvmRepository....................................................................................................................................................318

Pause............................................................................................................................................................................. 319

Protect...........................................................................................................................................................................321

ProtectCluster............................................................................................................................................................. 322

ProtectEsxServer........................................................................................................................................................323

RemoveAgent.............................................................................................................................................................. 325

RemoveArchiveRepository.........................................................................................................................................326

RemovePoints..............................................................................................................................................................326

RemoveScheduledArchive..........................................................................................................................................327

RemoveVirtualStandby...............................................................................................................................................328

Replicate.......................................................................................................................................................................329

Replicação.................................................................................................................................................................... 330

RestoreAgent...............................................................................................................................................................333

6

Índice

RestoreArchive............................................................................................................................................................ 334

RestoreUrc...................................................................................................................................................................335

Resume.........................................................................................................................................................................336

SeedDrive..................................................................................................................................................................... 337

StartExport...................................................................................................................................................................339

UpdateRepository........................................................................................................................................................342

Versão...........................................................................................................................................................................343

VirtualStandby..............................................................................................................................................................344

Localização.........................................................................................................................................................................346

Apêndice A: Referências do Core Console......................................................................................347

Como ver a interface do usuário do Core Console....................................................................................................... 347

Como ver o painel Máquinas protegidas........................................................................................................................ 353

Visualizar eventos de uma máquina protegida........................................................................................................ 355

Como ver o menu Mais para obter uma máquina protegida..................................................................................356

Apêndice B: Compreender o módulo Rapid Recovery PowerShell.....................................................358

Pré-requisitos para usar o PowerShell........................................................................................................................... 359

powershell.exe.config................................................................................................................................................. 359

Iniciar o PowerShell e importar o módulo.................................................................................................................359

Trabalhar com comandos e cmdlets...............................................................................................................................359

Cmdlets do módulo PowerShell do Rapid Recovery.................................................................................................... 360

Edit-EsxiVirtualStandby..............................................................................................................................................362

Edit-HyperVVirtualStandby........................................................................................................................................364

Edit-ScheduledArchive...............................................................................................................................................365

Edit-VBVirtualStandby................................................................................................................................................367

Edit-VMVirtualStandby...............................................................................................................................................368

Get-ActiveJobs............................................................................................................................................................369

Get-Clusters..................................................................................................................................................................371

Get-CompletedJobs.....................................................................................................................................................371

Get-ExchangeMailStores............................................................................................................................................373

Get-Failed..................................................................................................................................................................... 374

Get-FailedJobs.............................................................................................................................................................374

Get-Mounts..................................................................................................................................................................376

Get-Passed...................................................................................................................................................................377

Get-ProtectedServers................................................................................................................................................ 377

Get-ProtectionGroups................................................................................................................................................ 378

Get-QueuedJobs......................................................................................................................................................... 379

Get-RecoveryPoints................................................................................................................................................... 380

Get-ReplicatedServers................................................................................................................................................381

Get-Repositories..........................................................................................................................................................382

Get-ScheduledArchives..............................................................................................................................................383

Get-SqlDatabases....................................................................................................................................................... 383

Get-UnprotectedVolumes..........................................................................................................................................384

Get-VirtualizedServers............................................................................................................................................... 385

Get-Volumes................................................................................................................................................................386

New-Base.....................................................................................................................................................................386

New-CloudAccount.....................................................................................................................................................387

New-EncryptionKey....................................................................................................................................................389

Índice

7

New-EsxiVirtualStandby.............................................................................................................................................389

New-HyperVVirtualStandby....................................................................................................................................... 391

New-Mount..................................................................................................................................................................393

Resume-Replication.................................................................................................................................................... 394

New-Repository.......................................................................................................................................................... 395

New-ScheduledArchive..............................................................................................................................................396

New-Snapshot.............................................................................................................................................................399

New-VBVirtualStandby.............................................................................................................................................. 399

New-VMVirtualStandby.............................................................................................................................................. 401

Push-Replication..........................................................................................................................................................403

Push-Rollup..................................................................................................................................................................403

Remove-Agent.............................................................................................................................................................404

Remove-Mount........................................................................................................................................................... 405

Remove-Mounts..........................................................................................................................................................406

Remove-RecoveryPoints............................................................................................................................................407

Remove-Repository.................................................................................................................................................... 408

Remove-ScheduledArchive........................................................................................................................................409

Remove-VirtualStandby.............................................................................................................................................. 410

Resume-Replication......................................................................................................................................................411

Resume-Snapshot........................................................................................................................................................412

Resume-VirtualStandby...............................................................................................................................................413

Resume-VMExport...................................................................................................................................................... 414

Start-Archive................................................................................................................................................................ 415

Start-AttachabilityCheck............................................................................................................................................ 416

Start-ChecksumCheck................................................................................................................................................ 417

Start-EsxiExport...........................................................................................................................................................418

Start-HypervExport.................................................................................................................................................... 420

Start-LogTruncation................................................................................................................................................... 422

Start-MountabilityCheck............................................................................................................................................422

Start-Protect............................................................................................................................................................... 423

Start-ProtectCluster...................................................................................................................................................424

Start-RepositoryCheck...............................................................................................................................................426

Start-RestoreArchive..................................................................................................................................................427

Start-ScheduledArchive............................................................................................................................................. 428

Start-VBExport............................................................................................................................................................429

Start-VirtualStandby....................................................................................................................................................431

Start-VMExport...........................................................................................................................................................432

Stop-ActiveJobs..........................................................................................................................................................433

Suspend-Replication................................................................................................................................................... 434

Suspend-RepositoryActivity...................................................................................................................................... 435

Suspend-ScheduledArchive.......................................................................................................................................436

Suspend-Snapshot...................................................................................................................................................... 437

Suspend-VirtualStandby.............................................................................................................................................438

Suspend-VMExport.................................................................................................................................................... 439

Update-Repository......................................................................................................................................................440

Localização..........................................................................................................................................................................441

Qualificadores..................................................................................................................................................................... 441

Apêndice C: Prolongamento dos trabalhos do Rapid Recovery usando scripts...................................443

Usar scripts PowerShell no Rapid Recovery..................................................................................................................443

8

Índice

Qualificadores...............................................................................................................................................................444

Parâmetros de entrada do PowerShell Scripting..........................................................................................................445

Exemplos de scripts PowerShell..................................................................................................................................... 453

PreTransferScript.ps1................................................................................................................................................. 453

PostTransferScript.ps1............................................................................................................................................... 454

PreExportScript.ps1.................................................................................................................................................... 454

PostExportScript.ps1.................................................................................................................................................. 455

PreNightlyJobScript.ps1............................................................................................................................................. 455

PostNightlyJobScript.ps1........................................................................................................................................... 457

Usar scripts do Bourne Shell no Rapid Recovery..........................................................................................................458

Parâmetros de entrada para scripts do Bourne Shell...................................................................................................459

Exemplos de scripts do Bourne Shell.............................................................................................................................. 461

PreTransferScript.sh....................................................................................................................................................461

PostTransferScript.sh..................................................................................................................................................461

PostExportScript.sh....................................................................................................................................................462

Apêndice D: APIs do Rapid Recovery.............................................................................................463

Público-alvo........................................................................................................................................................................463

Trabalhar com as APIs REST do Rapid Recovery.........................................................................................................463

Fazer download e visualizar as APIs de Core e Agente................................................................................................463

Leitura adicional recomendada........................................................................................................................................ 464

Apêndice E: Sobre a Dell.............................................................................................................. 465

Glossário...................................................................................................................................................................................466

Agente................................................................................................................................................................................ 0

Rapid Recovery................................................................................................................................................................. 0

imagem de base................................................................................................................................................................ 0

Central Management Console.........................................................................................................................................0

soma de verificação..........................................................................................................................................................0

cluster.................................................................................................................................................................................0

cluster Continuous Replication (CCR)........................................................................................................................... 0

nó de cluster...................................................................................................................................................................... 0

compressão........................................................................................................................................................................0

Core.................................................................................................................................................................................... 0

Core Console..................................................................................................................................................................... 0

grupo de disponibilidade de banco de dados (DAG).....................................................................................................0

criptografia.........................................................................................................................................................................0

evento.................................................................................................................................................................................0

deduplicação global...........................................................................................................................................................0

snapshot incremental....................................................................................................................................................... 0

chave de licença................................................................................................................................................................0

Portal de licenças..............................................................................................................................................................0

Live Recovery....................................................................................................................................................................0

Local Mount Utility............................................................................................................................................................0

truncamento de log...........................................................................................................................................................0

funções de gerenciamento.............................................................................................................................................. 0

capacidade de montagem................................................................................................................................................0

Sistema de arquivos de objeto........................................................................................................................................ 0

frase de acesso................................................................................................................................................................. 0

Índice

9

PowerShell scripting.........................................................................................................................................................0

caracteres proibidos.......................................................................................................................................................... 0

frases proibidas.................................................................................................................................................................. 0

máquina protegida............................................................................................................................................................. 0

quórum................................................................................................................................................................................ 0

pontos de recuperação..................................................................................................................................................... 0

máquina apenas com pontos de recuperação................................................................................................................0

Core remoto....................................................................................................................................................................... 0

replicação............................................................................................................................................................................0

repository............................................................................................................................................................................0

APIs REST...........................................................................................................................................................................0

restore.................................................................................................................................................................................0

retenção..............................................................................................................................................................................0

rollup.................................................................................................................................................................................... 0

propagação.........................................................................................................................................................................0

cluster do servidor............................................................................................................................................................. 0

cópia de segurança do SharePoint..................................................................................................................................0

single copy cluster............................................................................................................................................................. 0

Smart Agent....................................................................................................................................................................... 0

snapshot..............................................................................................................................................................................0

capacidade de anexação do SQL.....................................................................................................................................0

cópia de segurança de SQL..............................................................................................................................................0

cópia de segurança diferencial de SQL...........................................................................................................................0

Core de destino..................................................................................................................................................................0

Transport Layer Security.................................................................................................................................................. 0

True Scale...........................................................................................................................................................................0

Universal Recovery............................................................................................................................................................0

Verified Recovery.............................................................................................................................................................. 0

standby virtual....................................................................................................................................................................0

Volume Manager................................................................................................................................................................0

atribuição de marca branca.............................................................................................................................................. 0

cluster de ativação pós-falha do Windows.....................................................................................................................0

10

Índice

1

Introdução ao dispositivo DL

O dispositivo DL com software Rapid Recovery é uma solução de backup, replicação e recuperação que oferece objetivos de tempo de

recuperação quase a zero e objetivos de ponto de recuperação. O Rapid Recovery oferece proteção de dados, recuperação de desastres,

migração de dados e gestão de dados. Você precisa da flexibilidade para realizar restaurações sem sistema operacional (para

equipamentos similares ou diferentes) e pode restaurar backups para máquinas virtuais ou físicas, independentemente da origem. Com o

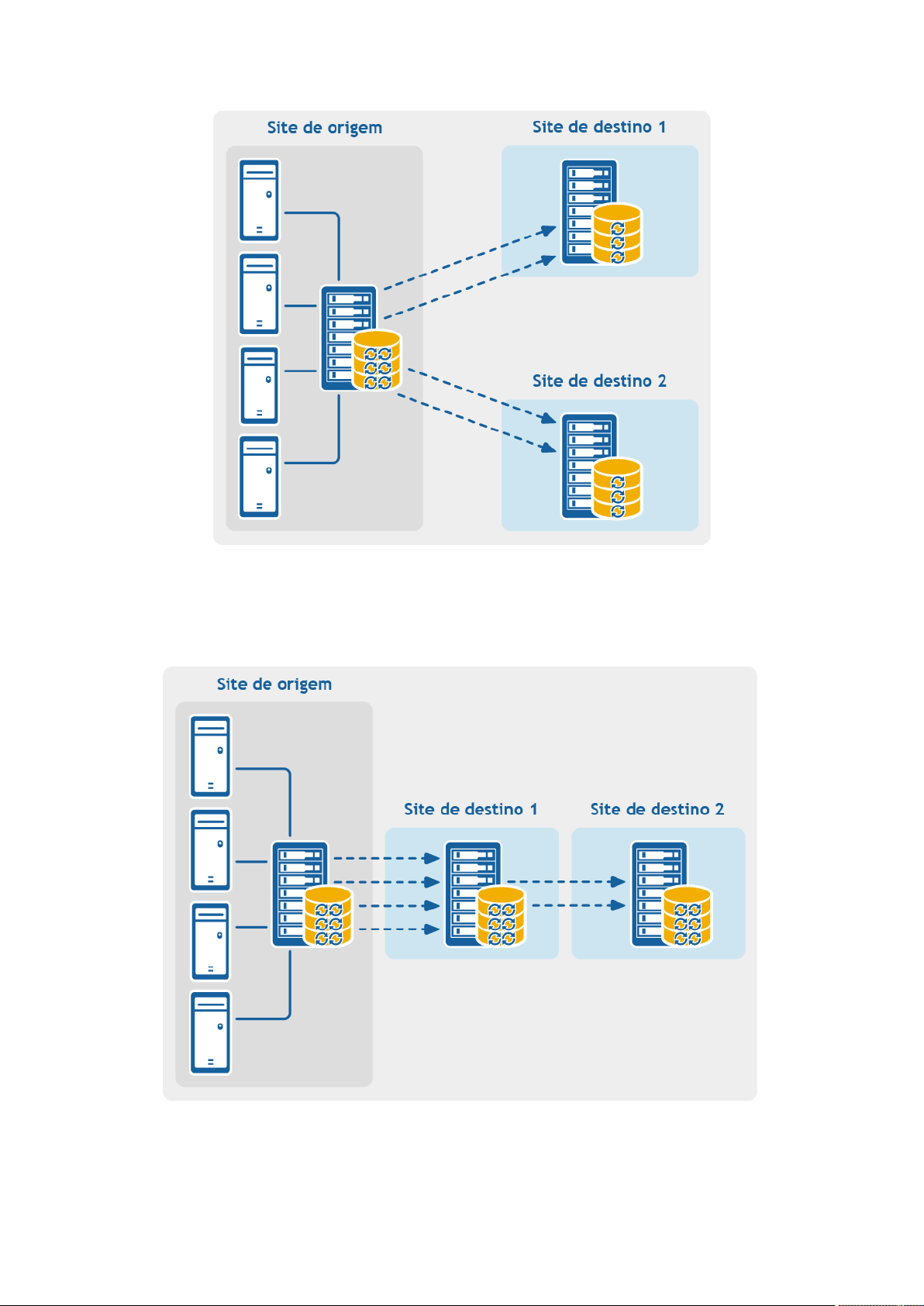

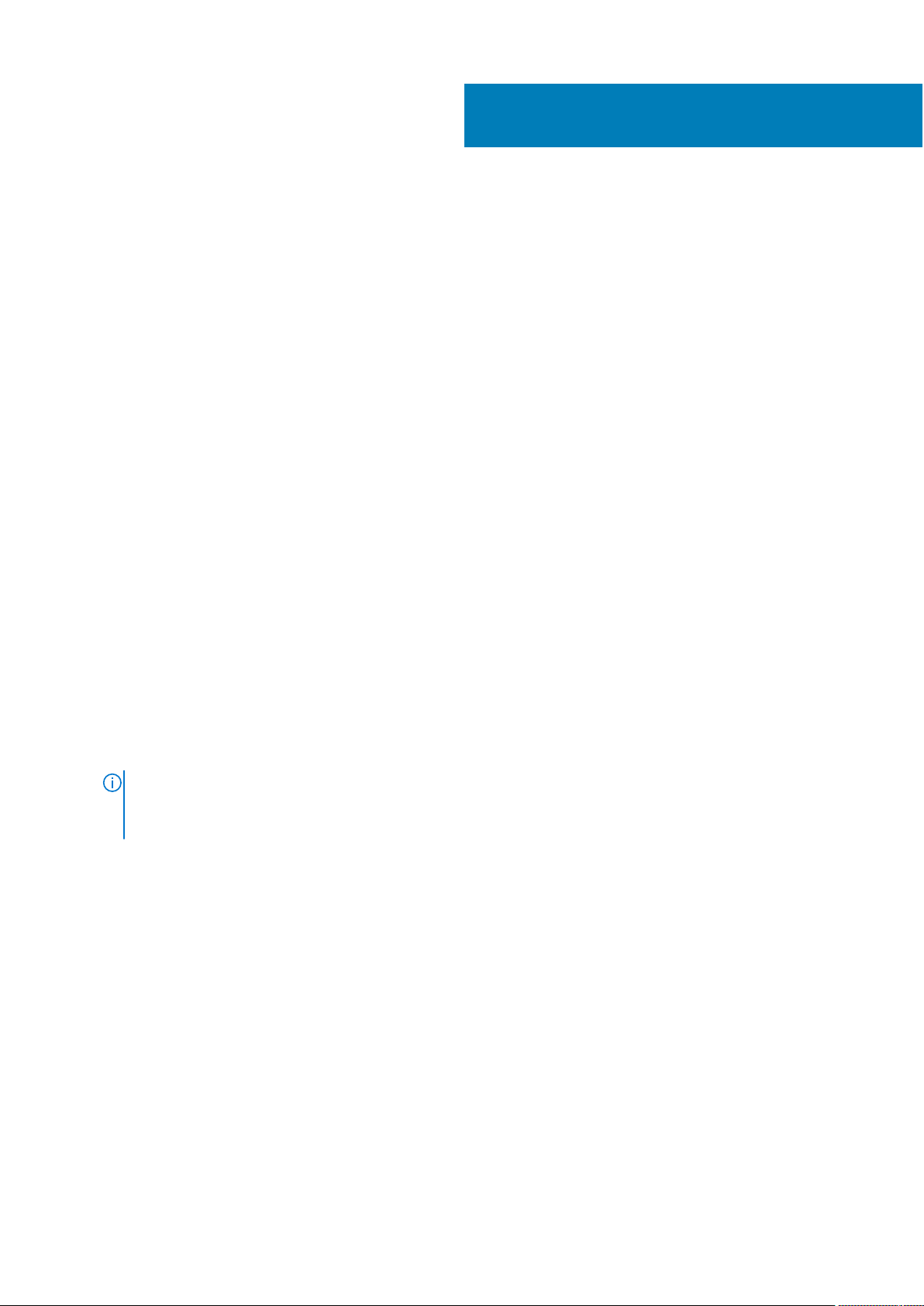

Rapid Recovery, você pode replicar para um ou mais destinos para maior redundância e segurança.

Seu dispositivo define um novo padrão para proteção de dados unificada ao combinar backup, replicação e recuperação em uma única

solução projetada para ser o backup mais rápido e confiável para proteção de máquinas virtuais (MVs), máquinas físicas e ambientes na

nuvem. Seu dispositivo é capaz de processar até petabytes de dados com deduplicação global incluída, compressão, criptografia e

replicação para qualquer infraestrutura de nuvem pública ou privada. Aplicações de servidor e dados podem ser recuperados em minutos

para retenção e conformidade de dados.

O dispositivo suporta ambientes de multi-hipervisor nas nuvens privadas e públicas do VMware vSpheree Microsoft Hyper-V.

O Rapid Recovery oferece:

● Flexibilidade. Você pode realizar recuperação universal para múltiplas plataformas, incluindo restauração de físico para virtual, virtual

para físico, virtual para virtual e físico para físico.

● Integração com a nuvem. Você pode arquivar e replicar para a nuvem, usando provedores de armazenamento na nuvem com

suporte para plataformas de código aberto e exclusivas.

● Deduplicação inteligente. Você pode reduzir os requisitos de armazenamento ao armazenar dados uma vez e consultá-los depois

(uma vez por repositório ou domínio de criptografia).

● Recuperação instantânea. Nosso recurso de recuperação em tempo real permite que você acesse dados críticos primeiro, enquanto

as operações de restauração restantes são concluídas paralelamente.

● Recuperação a nível de arquivo. Você pode recuperar dados a nível de arquivo em premissas, em um local remoto ou pela nuvem.

● Suporte virtual. O suporte aprimorado para virtualização inclui proteção sem agente e descoberta automática para VMware® ESXi™

5 e superiores e exportação para volumes de cluster comum Microsoft® Hyper-V®.

Tópicos:

• Arquitetura de implantação

• Recursos do produto

Arquitetura de implantação

O dispositivo é um produto de backup escalonável e recuperação, implantado de maneira flexível em uma empresa ou como um serviço

entregue por um fornecedor de serviço gerenciado. O tipo de implantação depende do tamanho e dos requisitos do cliente. A preparação

para implantar o dispositivo envolve planejar a topologia do armazenamento de rede, o hardware do núcleo, a infraestrutura de

recuperação de desastres e a segurança.

A arquitetura de implantação consiste em componentes locais e remotos. Os componentes remotos podem ser opcionais para os

ambientes que não exigem o uso de um local de recuperação de desastres ou um fornecedor de serviço gerenciado para a recuperação

externa. A implantação local básica consiste em um servidor de backup chamado de Core e uma ou mais máquinas protegidas. O

componente externo é habilitado usando a replicação, que fornece capacidades de recuperação total no local de DR. O Core usa imagens

básicas e instantâneos incrementais para compilar pontos de recuperação das máquinas protegidas.

Além disso, o dispositivo reconhece os aplicativos, pois pode detectar a presença do Microsoft Exchange e do SQL e dos respectivos

bancos de dados e arquivos de log e, em seguida, agrupar esses volumes automaticamente com dependência para uma proteção

abrangente e uma recuperação eficaz. Isso garante que você nunca terá backups incompletos ao realizar as recuperações. Os backups são

realizados com o uso de instantâneos de nível de bloco com reconhecimento do aplicativo. O dispositivo também pode realizar a

truncagem de log do Microsoft Exchange e dos SQL Servers protegidos.

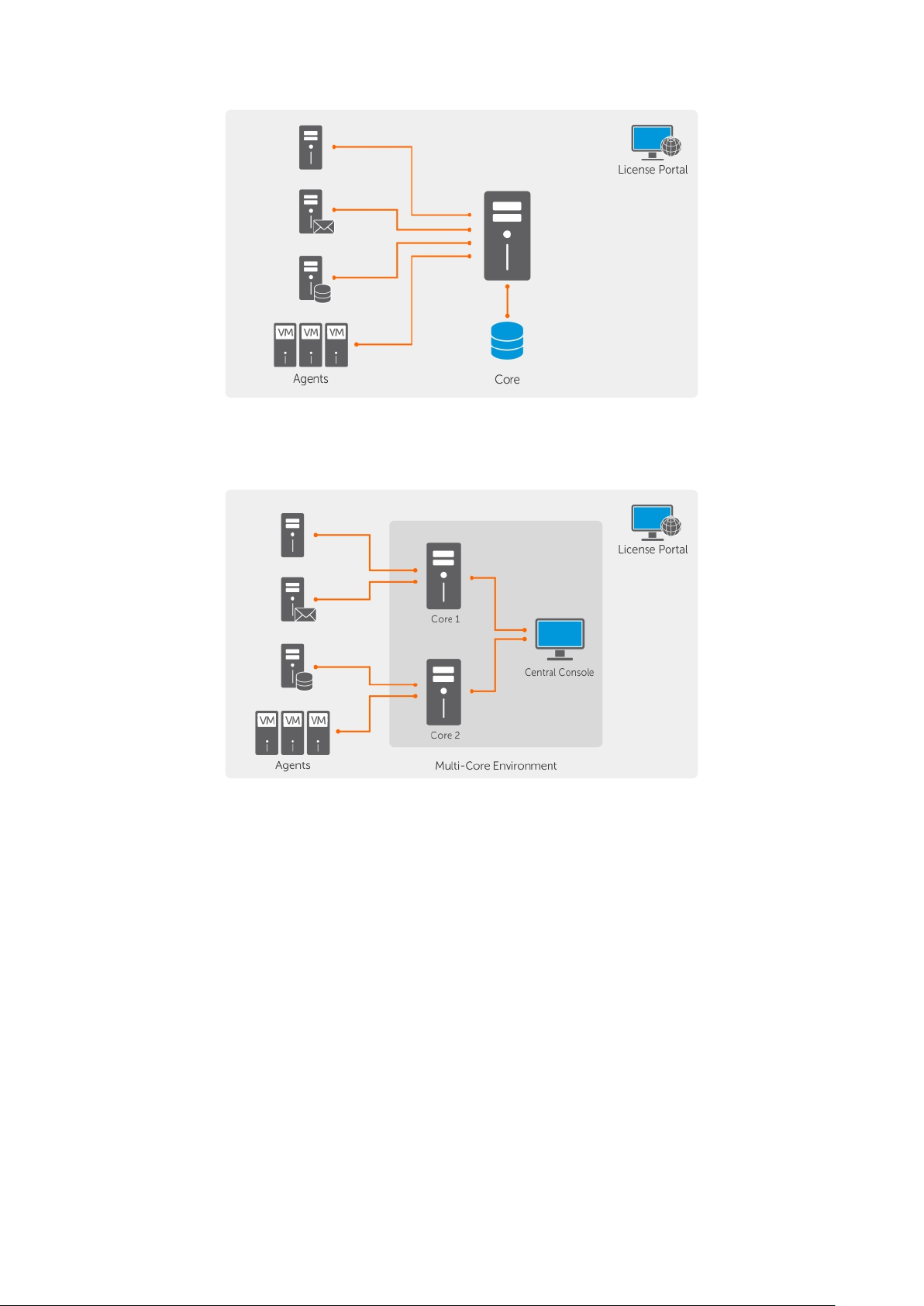

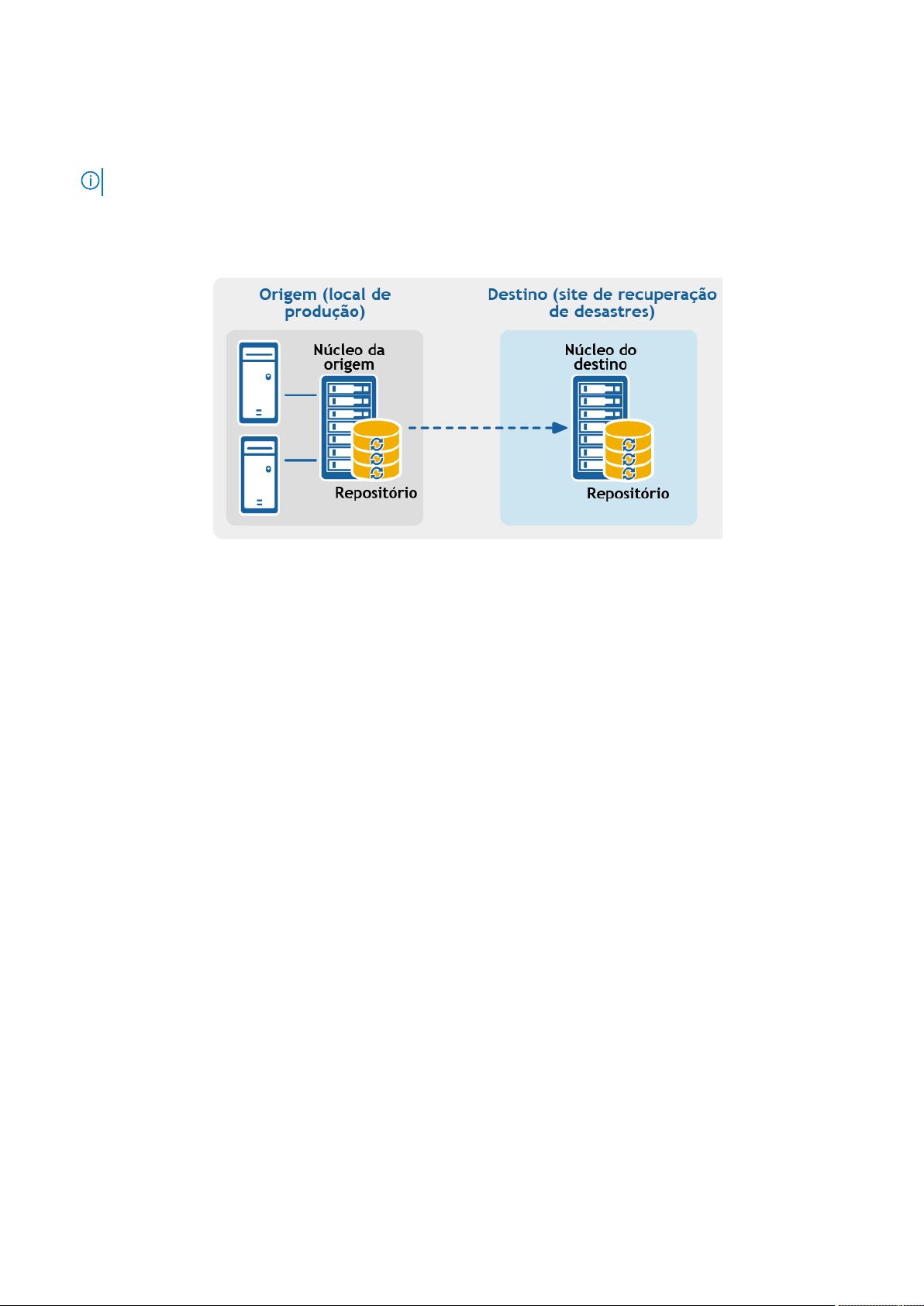

O diagrama a seguir descreve uma implantação simples. Nesse diagrama, o software AppAssure Agent é instalado nas máquinas, por

exemplo, um servidor de arquivos, servidor de e-mail, servidor de banco de dados ou máquinas virtuais, e conecta-se e é protegido por um

único Core, que também consiste em um repositório central. O Portal de licenças gerencia as assinaturas de licenças, os grupos e usuários

das máquinas protegidas e núcleos em seu ambiente. O Portal de licenças permite que os usuários façam login, ativem contas, façam

download de software, e implantem máquinas protegidas e núcleos conforme a licença referente ao seu ambiente.

Introdução ao dispositivo DL 11

Figura 1. Arquitetura de implantação básica

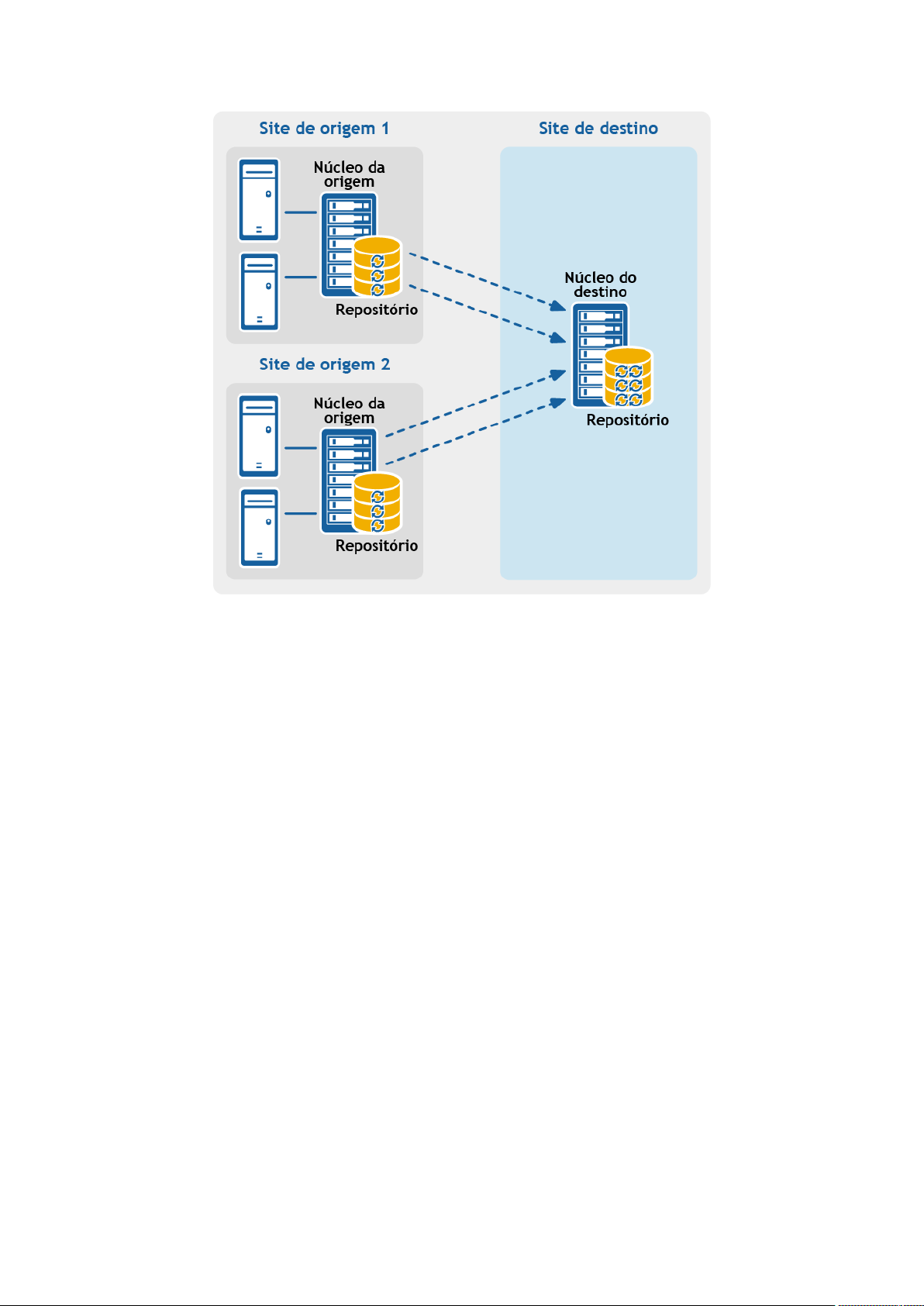

Você pode também implantar múltiplos núcleos, conforme mostrado no diagrama a seguir. Um console central gerencia múltiplos núcleos.

Figura 2. Arquitetura de implantação de múltiplos núcleos

Smart Agent

O Smart Agent rastreia os blocos alterados no volume de disco e depois salva uma imagem dos blocos alterados em um intervalo de

proteção pré-definido. A abordagem de instantâneos de nível de bloco perpétua e incremental evita a cópia repetida dos mesmos dados da

máquina protegida para o core. O Rapid Recovery Smart Agent é instalado nas máquinas que são protegidas pelo Rapid Recovery Core.

O SmartAgent reconhece aplicativos e detecta o tipo de aplicativo instalado e também o local dos dados. Ele agrupa automaticamente os

volumes de dados com dependência, como bancos de dados e, em seguida registra-os juntos para a proteção eficaz e a rápida

recuperação. Depois que o software Rapid Recovery Agent é configurado, ele usa a tecnologia inteligente para rastrear os blocos alterados

nos volumes do disco protegido. Quando o instantâneo está pronto, é transferido rapidamente para o Coreusando conexões inteligentes

de múltiplos threads e baseadas em soquete. Para preservar largura de banda da CPU e memória nas máquinas protegidas, o Smart Agent

não criptografa nem deduplica os dados na origem e as máquinas protegidas são emparelhadas comum Core para a proteção.

Dispositivo DL Core

O Core é o componente central da arquitetura de implementação. O Core armazena e gerencia todos os backups de máquina e fornece os

serviços de núcleo para backup, recuperação e retenção, replicação, arquivamento e gerenciamento. O Core é um computador

autocontido endereçável da rede que executa uma de 64 bits do sistema operacional Microsoft Windows. O dispositivo realiza a

12

Introdução ao dispositivo DL

compressão in-line baseada no destino, criptografia e deduplicação dos dados recebidos da máquina protegida. Em seguida, o Core

armazena os backups do instantâneo em repositórios, como SAN (Storage Area Network) ou DAS (Direct AttachedStorage).

O repositório também pode residir no armazenamento interno dentro do Core. O Core é gerenciado acessando o seguinte URL em um

navegador da Web: https://CORENAME:8006/apprecovery/admin. Internamente, todos os serviços do Core são acessíveis através

de APIsREST. Os serviços do Core podem ser acessados de dentro do próprio Core ou diretamente via Internet, em qualquer aplicativo

que possa enviar uma solicitação HTTP/HTTPS e receber uma resposta HTTP/HTTPS. Todas as operações do API são realizadas via SSL

e mutuamente autenticadas usando certificados X.509 v3.

Os núcleos são emparelhados com outros núcleos para replicação.

Processo de instantâneos

Um instantâneo é quando uma imagem de base é transferida de uma máquina protegida para o core. Instantâneos capturam e armazenam

o estado de um volume de disco em um determinado ponto no tempo quando os aplicativos que geram os dados ainda estão em uso. No

Rapid Recovery, você pode forçar um instantâneo, pausar instantâneos temporariamente e visualizar as listas de pontos de recuperação

atuais no repositório, além de apagá-las, se necessário. Pontos de recuperação são usados para restaurar máquinas protegidas ou para

montar para um sistema de arquivos local. Os instantâneos que são capturados pelo Rapid Recovery são feitos a nível de bloco e possuem

conhecimento de aplicativo. Isto significa que todas as transações em aberto e logs de transação em andamento são concluídos e caches

são eliminados para o disco antes de criar o instantâneo.

O Rapid Recovery usa um driver de filtro de volume de baixo nível que anexa os volumes montados e depois acompanha todas as

mudanças de nível de bloco para o próximo instantâneo iminente. Os serviços de sombra de volume (VSS) da Microsoft são usados para

facilitar instantâneos consistentes de travamentos de aplicativos.

Replicação do site de recuperação de desastres ou provedor de serviços

O processo de replicação exige uma relação de origem e destino emparelhados entre dois núcleos. O núcleo de origem copia os pontos de

recuperação das máquinas protegidas e, em seguida, os transmite de maneira assíncrona e contínua para um núcleo de destino em um site

remoto de recuperação de desastres. O local externo pode ser um data center da empresa (núcleo autogerenciado), um local de um

fornecedor de serviço gerenciado por terceiros (MSPs) ou um ambiente de nuvem. Ao replicar para um MSP, você pode usar os fluxos de

trabalho integrados que permitem solicitar conexões e receber notificações automáticas de feedback. Para a transferência inicial dos

dados, você pode realizar a propagação de dados usando a mídia externa, o que é útil para grandes conjuntos de dados ou sites com links

lentos.

No caso de uma suspensão temporária de força grave, o dispositivo suporta failover e failback em ambientes replicados. No caso de uma

suspensão temporária de força abrangente, o núcleo de destino no local secundário pode recuperar instâncias das máquinas protegidas

replicadas e iniciar imediatamente a proteção nas máquinas que passaram por failover. Após a restauração do local primário, o núcleo

replicado pode realizar o failback dos dados das instâncias recuperadas de volta para as máquinas protegidas no local primário.

Recuperação

A recuperação pode ser feita no local ou no local remoto replicado. Depois que a implantação estiver em estado fixo com a proteção local e

a replicação opcional , o Core permitirá que você realize a recuperação usando a Recuperação verificada, Recuperação universal ou

Recuperação em tempo real.

Recursos do produto

Você pode gerenciar a proteção e a recuperação de dados críticos usando os seguintes recursos e funcionalidades:

● Repository (Repositório)

● Desduplicação no Rapid Recovery na página 15

● Criptografia

● Replicação

● Retenção e arquivamento

● Virtualização e nuvem

● Gerenciamento de alertas e eventos

● Portal de licenças

Introdução ao dispositivo DL

13

● Console web

● APIs de gerenciamento de serviço

Como entender repositórios

Um repositório é um local central no qual os dados de instantâneo de backup capturados de suas estações de trabalho e servidor

protegidos são armazenados e gerenciados. Os dados são salvos em um repositório na forma de pontos de recuperação.

Um repositório pode residir em diferentes tecnologias de armazenamento, incluindo rede de área de armazenamento (SAN),

armazenamento conectado diretamente (DAS) ou armazenamento conectado à rede (NAS).

NOTA: Armazene os repositórios do Rapid Recovery Core em dispositivos de armazenamento primários. A velocidade do volume de

armazenamento é o fator mais crítico. Os dispositivos de armazenamento de arquivamento, como domínio de dados, não são

compatíveis devido a limitações de desempenho. Da mesma forma, não armazene repositórios em arquivadores NAS com camada

para a nuvem, uma vez que esses dispositivos tendem a ter limitações de desempenho quando usados como armazenamento

primário.

O DAS oferece a mais alta largura de banda de dados e a mais rápida taxa de acesso, além de proporcionar fácil implementação. Para obter

os melhores resultados, use DAS com armazenamento de matriz redundante de discos independentes (RAID) 6. Para obter mais

informações, consulte o Artigo de banco de dados Dell 118153, “Opções de repositório: Armazenamento conectado diretamente, rede de

área de armazenamento ou armazenamento conectado à rede.”

O local de armazenamento para qualquer repositório sempre deve estar em um subdiretório que você especificar (por exemplo,

E:\Repository), e nunca na raiz do volume (por exemplo, E:\).

O formato de repositório Rapid Recovery usa o gerenciador de volume de deduplicação (DVM). Os repositórios DVM oferecem suporte

para múltiplos volumes, com até 255 repositórios em um único Core, e o uso de extensões. Só é possível criar repositórios DVM em

máquinas com sistemas operacionais Windows. Você pode usar esse tipo de repositório ao usar novas instalações do Rapid Recovery. É

possível especificar o tamanho de um repositório DVM na criação e posteriormente adicionar extensões.

Entre os recursos e atributos do repositório DVM, estão:

● Suporte para recuperação por pontos de recuperação e arquivamentos Rapid Recovery 6.x

● Suporte para locais de armazenamento apenas no SO Windows. O volume de repositório pode ser local (no armazenamento

conectado ao servidor Core) ou em um local de armazenamento em um local compartilhado de sistema de arquivos de Internet comum

(CIFS).

● Os tipos de armazenamento compatíveis incluem rede de área de armazenamento (SAN), armazenamento conectado diretamente

(DAS) ou armazenamento conectado à rede (NAS).

● Exige 8 GB de memória RAM, preferencialmente a memória de verificação e correção de erros (ECC)

● Exige processador de oito núcleos na máquina Core (esse requisito de longa data agora é obrigatório)

● Oferece suporte para múltiplos repositórios DVM por host

● Nenhum serviço adicional é necessário; o repositório DVM usa serviços nativos do Core para comunicação com o Core e para

rastreamento de eventos

● Cada repositório DVM oferece suporte para até 4.096 extensões de repositório (também chamadas de locais de armazenamento)

● O tamanho é fixo; o repositório DVM exige que você especifique o tamanho de repositório em um volume. O tamanho especificado não

pode ultrapassar aquele do volume. Cada volume definido como um local de armazenamento deve ter no mínimo 1 GB de espaço livre

disponível.

● O local de armazenamento de repositório pode ser um disco dinâmico ou simples, sendo que a velocidade é o fator mais importante

● É possível usar chaves de criptografia padrão criadas e gerenciadas no Core Console (criptografia baseada no Core)

● Deduplica dados em todo o repositório (ou entre domínios de criptografia dentro de cada repositório, se chaves de criptografia forem

usadas)

● Usa um cache de deduplicação de DVM redimensionável e exclusivo, com local de armazenamento configurável nas definições do Core

● Otimizado para gravação de dados, armazenando dados de instantâneos em um local de repositório no Core, com todos os dados

processados pelo Core

● Não pode ser renomeado após a criação

● Novos repositórios desse tipo podem ser criados usando APIs REST, o utilitário de gerenciamento de linha de comando (cmdutil.exe)

do Rapid Recovery ou o cmdlet do Windows PowerShell®

Ao criar um repositório DVM, o Rapid Recovery Core pré-aloca o espaço de armazenamento necessário para os dados e metadados no

local especificado. O tamanho mínimo de repositório DVM é de 1 GB, que, para fins práticos, é normalmente muito pouco, exceto para

testes.

Uma vez que a deduplicação DVM exige um cache primário e secundário, certifique-se de que o espaço de armazenamento reservado seja

duas vezes ao seu cache de deduplicação. Por exemplo, se você reservou 1,5 GB nas configurações de cache de deduplicação DVM no

14

Introdução ao dispositivo DL

Core, reserve 3 GB no volume de cache. O caminho de instalação padrão para o cache é a unidade C. Para obter mais informações,

consulte Noções básicas sobre o cache de deduplicação e locais de armazenamento na página 40.