Page 1

Acronis Backup

Version 11.5 Update 6

RÉFÉRENCE POUR LA LIGNE DE COMMANDE

S'APPLIQUE AUX PRODUITS SUIVANTS

Tous les produits de la famille Acronis Backup et de la suite Acronis Backup Advanced

Page 2

Déclaration de copyright

Copyright © Acronis International GmbH, 2002-2015. Tous droits réservés.

« Acronis » et « Acronis Secure Zone » sont des marques enregistrées de Acronis International

GmbH.

« Acronis Compute with Confidence », « Acronis Startup Recovery Manager », « Acronis Active

Restore », « Acronis Instant Restore » et le logo Acronis sont des marques enregistrées de Acronis

International GmbH.

Linux est une marque déposée de Linus Torvalds.

VMware et VMware Ready sont des marques et/ou des marques déposées de VMware, Inc. aux

États-Unis et/ou dans d'autres pays.

Windows et MS-DOS sont des marques déposées de Microsoft Corporation.

Toutes les autres marques de commerce ou autres droits d'auteurs s'y référant appartiennent à leurs

propriétaires respectifs.

La distribution de versions de ce document dont le contenu aurait été modifié est interdite sans la

permission explicite du détenteur des droits d'auteur.

La distribution de ce travail ou d'une variante sous forme imprimée (papier) standard à des fins

commerciales est interdite à moins que l'on ait obtenu des autorisations de la part du détenteur des

droits d'auteur.

LA DOCUMENTATION EST FOURNIE « EN L'ÉTAT » ET TOUTES CONDITIONS, DÉCLARATIONS ET

GARANTIES, IMPLICITES OU EXPLICITES, Y COMPRIS TOUTE GARANTIE IMPLICITE DE CONFORMITÉ,

D’USAGE POUR UN EMPLOI PARTICULIER OU DE NON-TRANSGRESSION, SONT DÉNIÉES, SOUS

RÉSERVE QUE CES DÉNIS DE RESPONSABILITÉ NE SOIENT PAS LÉGALEMENT TENUS POUR NULS.

Certains codes tiers peuvent être fournis avec le logiciel et/ou le service. Les termes de la licence de

tiers sont détaillés dans le fichier license.txt situé dans le répertoire d'installation racine. Vous

pouvez toujours rechercher la dernière liste du code tiers mise à jour et les termes de la licence

associés utilisés avec le logiciel et/ou le service à l'adresse http://kb.acronis.com/content/7696.

Technologies Acronis brevetées

Les technologies utilisées dans ce produit sont couvertes et protégées par un ou plusieurs numéros

de brevet aux États-Unis (7,047,380 ; 7,275,139 ; 7,281,104 ; 7,318,135 ; 7,353,355 ; 7,366,859 ;

7,475,282 ; 7,603,533 ; 7,636,824 ; 7,650,473 ; 7,721,138 ; 7,779,221 ; 7,831,789 ; 7,886,120 ;

7,895,403 ; 7,934,064 ; 7,937,612 ; 7,949,635 ; 7,953,948 ; 7,979,690 ; 8,005,797 ; 8,051,044 ;

8,069,320 ; 8,073,815 ; 8,074,035 ; 8,145,607 ; 8,180,984 ; 8,225,133 ; 8,261,035 ; 8,296,264 ;

8,312,259 ; 8,347,137 ; 8,484,427 ; 8,645,748 ; 8,732,121) et plusieurs demandes de brevet.

2 Copyright © Acronis International GmbH, 2002-2015

Page 3

Table des matières

1 Aperçu de l'utilitaire de ligne de commande .....................................................................7

1.1 Installation ................................................................................................................................. 7

1.2 Compatibilité descendante et mise à niveau ............................................................................ 8

1.3 Syntaxe ....................................................................................................................................... 9

1.4 Gestion locale, distante et centralisée ....................................................................................10

1.5 Désinstallation .........................................................................................................................12

1.6 Liste des termes abrégés .........................................................................................................12

2 Commandes ................................................................................................................... 13

2.1 Commandes par services .........................................................................................................13

2.1.1 Sauvegarde de disque, fichier et machine virtuelle .................................................................................... 13

2.1.2 Sauvegarde d'application ............................................................................................................................. 15

2.2 help ..........................................................................................................................................18

2.3 Sauvegarde et restauration .....................................................................................................18

2.3.1 Disques et volumes ....................................................................................................................................... 18

2.3.2 Fichiers ........................................................................................................................................................... 24

2.3.3 Machines virtuelles ....................................................................................................................................... 27

2.3.4 Microsoft Exchange ....................................................................................................................................... 31

2.3.5 Microsoft SQL ................................................................................................................................................ 37

2.3.6 Microsoft Active Directory............................................................................................................................ 39

2.4 Opérations sur les archives et les sauvegardes .......................................................................40

2.4.1 Archives .......................................................................................................................................................... 40

2.4.2 Sauvegardes ................................................................................................................................................... 44

2.4.3 Montage ......................................................................................................................................................... 51

2.4.4 Montage des bases de données SQL ........................................................................................................... 53

2.5 Opérations sur Acronis Secure Zone ........................................................................................55

2.5.1 create asz ....................................................................................................................................................... 55

2.5.2 resize asz ........................................................................................................................................................ 56

2.5.3 cleanup asz..................................................................................................................................................... 56

2.5.4 delete asz_files .............................................................................................................................................. 57

2.5.5 delete asz ....................................................................................................................................................... 58

2.6 Opérations sur Acronis Startup Recovery Manager ................................................................58

2.6.1 activate asrm ................................................................................................................................................. 58

2.6.2 deactivate asrm ............................................................................................................................................. 59

2.7 Opérations sur les bandes .......................................................................................................59

2.7.1 list tape_libraries ........................................................................................................................................... 59

2.7.2 list tape_slots ................................................................................................................................................. 60

2.7.3 inventory tape ............................................................................................................................................... 60

2.8 Opérations sur les emplacements de stockage .......................................................................61

2.8.1 list vaults ........................................................................................................................................................ 61

2.8.2 validate vault ................................................................................................................................................. 61

2.8.3 catalog vault................................................................................................................................................... 62

2.9 Opérations avec les disques ....................................................................................................63

2.9.1 clone disk ....................................................................................................................................................... 63

2.10 Opérations avec des machines ................................................................................................64

2.10.1 add machine .................................................................................................................................................. 64

3 Copyright © Acronis International GmbH, 2002-2015

Page 4

2.11 Opérations de gestion .............................................................................................................64

2.11.1 Journal et activités......................................................................................................................................... 64

2.11.2 Activités .......................................................................................................................................................... 66

2.11.3 Plans ............................................................................................................................................................... 67

2.11.4 Tâches ............................................................................................................................................................ 70

2.11.5 Licences .......................................................................................................................................................... 72

3 Paramètres .................................................................................................................... 74

3.1 Accès à une machine physique ................................................................................................74

3.1.1 host ................................................................................................................................................................. 74

3.1.2 service ............................................................................................................................................................ 74

3.1.3 address ........................................................................................................................................................... 74

3.2 Machines virtuelles ..................................................................................................................75

3.2.1 Accès à une machine virtuelle ...................................................................................................................... 75

3.2.2 Nouvelle machine virtuelle ........................................................................................................................... 76

3.3 Accès aux applications .............................................................................................................79

3.3.1 exchange_credentials ................................................................................................................................... 79

3.3.2 instance .......................................................................................................................................................... 80

3.3.3 items ............................................................................................................................................................... 80

3.3.4 Spécification des données Exchange ........................................................................................................... 81

3.3.5 Spécification des données SQL ..................................................................................................................... 82

3.3.6 Accès à l'instance SQL Server ....................................................................................................................... 83

3.4 Emplacement ...........................................................................................................................83

3.4.1 loc ................................................................................................................................................................... 83

3.4.2 arc ................................................................................................................................................................... 84

3.4.3 backup ............................................................................................................................................................ 85

3.4.4 target .............................................................................................................................................................. 85

3.4.5 target_arc....................................................................................................................................................... 87

3.4.6 mailbox_location ........................................................................................................................................... 87

3.5 Disques et volumes ..................................................................................................................88

3.5.1 disk ................................................................................................................................................................. 88

3.5.2 nt_signature ................................................................................................................................................... 88

3.5.3 volume ........................................................................................................................................................... 89

3.5.4 start ................................................................................................................................................................ 91

3.5.5 size .................................................................................................................................................................. 91

3.5.6 mbr_disk ........................................................................................................................................................ 91

3.5.7 target_mbr_disk ............................................................................................................................................ 91

3.6 Paramètres des sauvegardes ...................................................................................................92

3.6.1 application_aware ......................................................................................................................................... 92

3.6.2 backuptype .................................................................................................................................................... 92

3.6.3 cleanup ........................................................................................................................................................... 92

3.6.4 Commentaires ............................................................................................................................................... 93

3.6.5 copy_only ....................................................................................................................................................... 93

3.6.6 exclude ........................................................................................................................................................... 93

3.6.7 express ........................................................................................................................................................... 95

3.6.8 fixed_drive ..................................................................................................................................................... 95

3.6.9 ignore_app_errors ........................................................................................................................................ 96

3.6.10 include ............................................................................................................................................................ 96

3.6.11 mssql_truncate_logs ..................................................................................................................................... 96

3.6.12 plain_archive ................................................................................................................................................. 97

3.6.13 raw .................................................................................................................................................................. 98

3.6.14 Options de sauvegarde ................................................................................................................................. 98

3.7 Paramètres de restauration ...................................................................................................105

3.7.1 autorename ................................................................................................................................................. 105

4 Copyright © Acronis International GmbH, 2002-2015

Page 5

3.7.2 database ....................................................................................................................................................... 105

3.7.3 database_location ....................................................................................................................................... 106

3.7.4 database_state ............................................................................................................................................ 106

3.7.5 destination_database ................................................................................................................................. 107

3.7.6 destination_instance ................................................................................................................................... 107

3.7.7 disk_location ................................................................................................................................................ 107

3.7.8 exclude ......................................................................................................................................................... 108

3.7.9 ext2_3 .......................................................................................................................................................... 108

3.7.10 fat16_32 ....................................................................................................................................................... 108

3.7.11 file ................................................................................................................................................................. 109

3.7.12 log_location ................................................................................................................................................. 109

3.7.13 original_date ................................................................................................................................................ 109

3.7.14 outlookmachine .......................................................................................................................................... 109

3.7.15 overwrite ...................................................................................................................................................... 110

3.7.16 pit .................................................................................................................................................................. 111

3.7.17 power_on ..................................................................................................................................................... 111

3.7.18 preserve_mbr .............................................................................................................................................. 111

3.7.19 recover_absolute_path .............................................................................................................................. 111

3.7.20 recovery_point ............................................................................................................................................ 112

3.7.21 target_disk ................................................................................................................................................... 113

3.7.22 target_volume ............................................................................................................................................. 113

3.7.23 type ............................................................................................................................................................... 114

3.7.24 use_all_space .............................................................................................................................................. 114

3.8 Paramètres de montage ........................................................................................................114

3.8.1 for_all_users ................................................................................................................................................ 114

3.8.2 letter ............................................................................................................................................................. 115

3.8.3 mount_point ................................................................................................................................................ 115

3.8.4 rw .................................................................................................................................................................. 115

3.9 Paramètres d'Acronis Secure Zone ........................................................................................116

3.9.1 asz_size ........................................................................................................................................................ 116

3.10 Filtrage ...................................................................................................................................116

3.10.1 content_path ............................................................................................................................................... 116

3.10.2 content_type ............................................................................................................................................... 117

3.10.3 filter_available_for_backup ........................................................................................................................ 118

3.10.4 filter_date .................................................................................................................................................... 118

3.10.5 filter_edition ................................................................................................................................................ 118

3.10.6 filter_guid ..................................................................................................................................................... 119

3.10.7 filter_host ..................................................................................................................................................... 119

3.10.8 filter_library ................................................................................................................................................. 119

3.10.9 filter_machines ............................................................................................................................................ 119

3.10.10 filter_name .................................................................................................................................................. 119

3.10.11 filter_resource ............................................................................................................................................. 120

3.10.12 filter_state.................................................................................................................................................... 120

3.10.13 filter_status .................................................................................................................................................. 120

3.10.14 filter_type .................................................................................................................................................... 120

3.10.15 filter_user ..................................................................................................................................................... 121

3.10.16 filter_version ................................................................................................................................................ 121

3.11 Paramètres de gestion des bandes ........................................................................................121

3.11.1 assign2free ................................................................................................................................................... 121

3.11.2 libraries ......................................................................................................................................................... 122

3.11.3 mode ............................................................................................................................................................ 122

3.11.4 slots .............................................................................................................................................................. 122

3.12 Paramètres généraux .............................................................................................................123

3.12.1 credentials ................................................................................................................................................... 123

3.12.2 Gestion erreurs ............................................................................................................................................ 123

5 Copyright © Acronis International GmbH, 2002-2015

Page 6

3.12.3 file_params .................................................................................................................................................. 124

3.12.4 force_yes ...................................................................................................................................................... 124

3.12.5 id ................................................................................................................................................................... 124

3.12.6 log ................................................................................................................................................................. 124

3.12.7 log_format ................................................................................................................................................... 124

3.12.8 oss_numbers ............................................................................................................................................... 125

3.12.9 output........................................................................................................................................................... 125

3.12.10 password ...................................................................................................................................................... 126

3.12.11 process_priority ........................................................................................................................................... 126

3.12.12 progress........................................................................................................................................................ 126

3.12.13 read_speed .................................................................................................................................................. 126

3.12.14 reboot ........................................................................................................................................................... 127

3.12.15 recreate_archive_meta .............................................................................................................................. 128

3.12.16 silent_mode ................................................................................................................................................. 128

3.12.17 use_registry_defaults.................................................................................................................................. 128

3.12.18 utc ................................................................................................................................................................. 128

4 Exemples d'utilisation .................................................................................................. 130

4.1 Sauvegarde et restauration ...................................................................................................130

4.1.1 Disques et volumes ..................................................................................................................................... 130

4.1.2 Fichiers ......................................................................................................................................................... 133

4.1.3 Machines virtuelles ..................................................................................................................................... 134

4.1.4 Microsoft Exchange ..................................................................................................................................... 136

4.1.5 Microsoft SQL .............................................................................................................................................. 138

4.1.6 Microsoft Active Directory.......................................................................................................................... 139

4.2 Opérations sur les archives et les sauvegardes .....................................................................139

4.2.1 Archives ........................................................................................................................................................ 139

4.2.2 Sauvegardes ................................................................................................................................................. 141

4.2.3 Montage des volumes ................................................................................................................................ 142

4.2.4 Montage des bases de données SQL ......................................................................................................... 143

4.3 Opérations sur Acronis Secure Zone ......................................................................................143

4.4 Opérations sur Acronis Startup Recovery Manager ..............................................................145

4.5 Opérations sur les bandes .....................................................................................................145

4.6 Opérations sur les emplacements de stockage .....................................................................146

4.7 Opérations avec les disques ..................................................................................................147

4.8 Opérations avec des machines ..............................................................................................147

4.9 Opérations de gestion ...........................................................................................................147

4.9.1 Collecte des informations ........................................................................................................................... 147

4.9.2 Activités ........................................................................................................................................................ 148

4.9.3 Plans ............................................................................................................................................................. 148

4.9.4 Tâches .......................................................................................................................................................... 149

4.9.5 Licences ........................................................................................................................................................ 149

4.10 Sélection de volumes logiques et périphériques MD pour la sauvegarde ............................149

4.11 Planification des sauvegardes sous Linux en utilisant le service cron ...................................150

5 Comparaison entre l'ancienne et la nouvelle syntaxe de ligne de commande ................ 152

6 Utilitaire acronis_encrypt ............................................................................................. 153

6 Copyright © Acronis International GmbH, 2002-2015

Page 7

1 Aperçu de l'utilitaire de ligne de commande

Acronis Backup prend en charge l'interface de ligne de commande avec l'utilitaire acrocmd.

Contrairement à l'utilitaire trueimagecmd utilisé dans les anciens produits d'Acronis, acrocmd ne

contient aucun outil qui exécute physiquement les commandes. Il ne fait que fournir l'interface de

ligne de commande aux composants d'Acronis Backup — agents, nœuds de stockage et serveur de

gestion.

Une fois installé sur une machine Windows ou Linux, l'utilitaire acrocmd peut être exécuté à partir

de n'importe quel dossier ou répertoire. Cet utilitaire est également disponible lors du

fonctionnement avec le support de démarrage basé sur Linux ou celui basé sur PE.

1.1 Installation

Produits avec gestion locale uniquement (Acronis Backup)

Si vous avez installé Acronis Backup, l'utilitaire de ligne de commande est déjà installé sur votre

machine. Seule la gestion locale de cette machine est disponible. Cela signifie que toute commande

ou tout script appliqué à cette machine ne peut être exécuté que localement.

Produits avec gestion centralisée (Acronis Backup Advanced)

Acronis Backup Advanced vous permet d'exécuter la gestion locale, distante et centralisée (p. 10) de

n'importe quelle machine sur laquelle un agent Acronis Backup est installé.

Tout comme la console d'administration, vous installez l'utilitaire de ligne de commande sur la

machine à partir de laquelle vous préférez travailler (exécuter des commandes ou des scripts). La

machine peut fonctionner sous Linux. En utilisant l'utilitaire de ligne de commande, vous pouvez

gérer une machine Windows à partir d'une machine fonctionnant sous Linux et vice-versa.

Étapes de l'installation

Sous Linux, l'utilitaire de ligne de commande est installé par défaut avec la console d'administration

ou l'agent pour Linux.

Sous Windows, vous installez l'utilitaire à partir du fichier d'installation comme composant séparé.

Pour accéder à ce composant dans l'installateur, activez la case Je veux sélectionner les composants

Acronis manuellement et personnaliser le processus d'installation. Ou vous pouvez extraire et

exécuter le fichier .msi correspondant.

Pour installer l'utilitaire de ligne de commande à partir du fichier .msi :

1. Exécutez le programme d'installation d'Acronis Backup.

2. Cliquez sur Extraire les fichiers d'installation.

3. Activez la case correspondant au fichier AcronisCommandLineTool.msi.

4. Spécifiez le dossier dans lequel extraire le fichier

5. Cliquez sur Extraire.

6. Une fois l'extraction terminée, cliquez sur Finir.

7. Allez dans le dossier dans lequel le fichier AcronisCommandLineTool.msi est extrait et exécutez

le fichier.

8. Suivez les instructions de l'assistant d'installation à l'écran.

7 Copyright © Acronis International GmbH, 2002-2015

Page 8

Chemins d'installation

Les chemins d'installation par défaut sont :

%ProgramFiles%\Acronis\CommandLineTool (sous Windows 32 bits)

%ProgramFiles(x86)%\Acronis\CommandLineTool (sous Windows 64 bits)

/usr/lib/Acronis/CommandLineTool (sous Linux)

1.2 Compatibilité descendante et mise à niveau

Mise à niveau de l'utilitaire de ligne de commande à partir d'Acronis Backup &

Recovery 10

Lorsque vous mettez à niveau une édition autonome d'Acronis Backup & Recovery 10 vers Acronis

Backup, aucune action supplémentaire n'est nécessaire pour mettre à niveau l'utilitaire de ligne de

commande.

Lorsque vous mettez à niveau une édition avec la gestion centralisée, le logiciel installe l'utilitaire de

ligne de commande sur chaque machine sur laquelle un agent est installé. Aucune autre action n'est

nécessaire.

Compatibilité descendante

L'utilitaire de ligne de commande d'Acronis Backup est compatible avec les versions précédentes de

l'utilitaire de ligne de commande d'Acronis Backup & Recovery 10. Vous pouvez continuer à utiliser

l'ancienne syntaxe. Vous n'avez qu'à taper acrocmd au lieu de trueimagecmd.

Pour continuer à utiliser vos scripts existants, modifiez les scripts pour remplacer trueimagecmd

par acrocmd. Si vos scripts contiennent le chemin d'accès vers l'utilitaire trueimagecmd,

remplacez-le par le chemin d'accès vers l'utilitaire acrocmd. Conservez tous les autres paramètres et

valeurs.

Avent de passer à acrocmd, assurez-vous que tous les composants du produit sont mis à niveau. Acronis

Backup & Recovery 10 ne prend pas en charge acrocmd.

Une combinaison de l'ancienne et de la nouvelle syntaxe est acceptable dans un script, mais n'est pas

acceptable dans une chaîne de commande Lorsque vous créez des nouveaux scripts, nous

recommandons que vous utilisiez la nouvelle syntaxe.

Même si vous utilisez l'ancienne syntaxe, les journaux et les sorties des commandes apparaîtront

dans le nouveau format.

Extensions des noms des fichiers de sauvegarde

Le comportement du paramètre /filename avec les commandes de sauvegarde est légèrement

différent entre Acronis Backup & Recovery 10 et Acronis Backup. Contrairement à Acronis Backup &

Recovery 10, avec lequel l'extension du nom d'un fichier de sauvegarde est exactement le même que

celui que vous spécifiez dans la valeur du paramètre, Acronis Backup ajoute l'extension *.tib à cette

valeur.

Par exemple :

En utilisant Acronis Backup & Recovery 10, si vous spécifiez

/filename:<chemin>my_backup.bak, le nom du fichier de sauvegarde sera

my_backup.bak

8 Copyright © Acronis International GmbH, 2002-2015

Page 9

En utilisant Acronis Backup, si vous spécifiez /filename:<chemin>my_backup.bak, le nom

Vue générale

Exemple

"<valeur avec espace>"

--include="C:\my documents"

\"<valeur avec virgule>\"

--include=\"E:\Employees(A,B)\"

"\"<valeur avec espace et virgule>\""

--include="\"D:\my photos\my wife, my kids

and me\""

du fichier de sauvegarde sera my_backup.bak.tib. Si cependant vous spécifiez

/filename:<chemin>my_backup.tib, le nom du fichier de sauvegarde sera également

my_backup.tib.

1.3 Syntaxe

acrocmd possède le format suivant :

acrocmd <commande> --<paramètre 1>=<liste de valeurs 1> … --<paramètre N>=<liste de

valeurs N>

Conventions typographiques

La description des commandes et paramètres utilise ces conventions typographiques spécifiques.

Entre les crochets pointus (<>) – l'information que l'utilisateur doit fournir. Exemple : <adresse

IP ou nom d'hôte>

Entre accolades({}) ; choix séparés par des barres verticales (|) – un ensemble de choix à partir

desquels l'utilisateur doit en choisir seulement un. Exemple : {on|off}.

Valeurs des paramètres

Pour certains paramètres, vous devez spécifier seulement une valeur. La description de cette valeur

est écrite au singulier. Par exemple, si vous voyez --arc=<nom de l'archive>, spécifiez seulement

un nom d'archive dans ce paramètre.

Pour certains paramètres, vous pouvez entrer une ou plusieurs valeurs. La description de ces valeurs

est écrite au pluriel. Par exemple, si vous voyez --volume=<numéros des volumes>, vous pouvez

spécifier une liste de numéros de volumes dans ce paramètre.

Séparateurs

Un signe égal sépare un nom de paramètre et une liste de valeurs. Une virgule sépare les valeurs

d'une liste de valeurs.

Exemple :

acrocmd backup disk --disk=1,2

Valeurs de paramètres inclusives contenant des virgules et des espaces

Fichiers avec paramètre d'entrée

acrocmd prend en charge les fichiers avec des paramètres d'entrée. Le contenu d'un fichier de

paramètre d'entrée est concaténé avec les paramètres dans la ligne de commande.

Par exemple la commande

acrocmd backup disk -f=params.txt

pour laquelle le contenu du fichier params.txt est

9 Copyright © Acronis International GmbH, 2002-2015

Page 10

--disk=1 --loc=e:\my_backups --arc=archive123

équivaut à

acrocmd backup disk --disk=1 --loc=e:\my_backups --arc=archive123

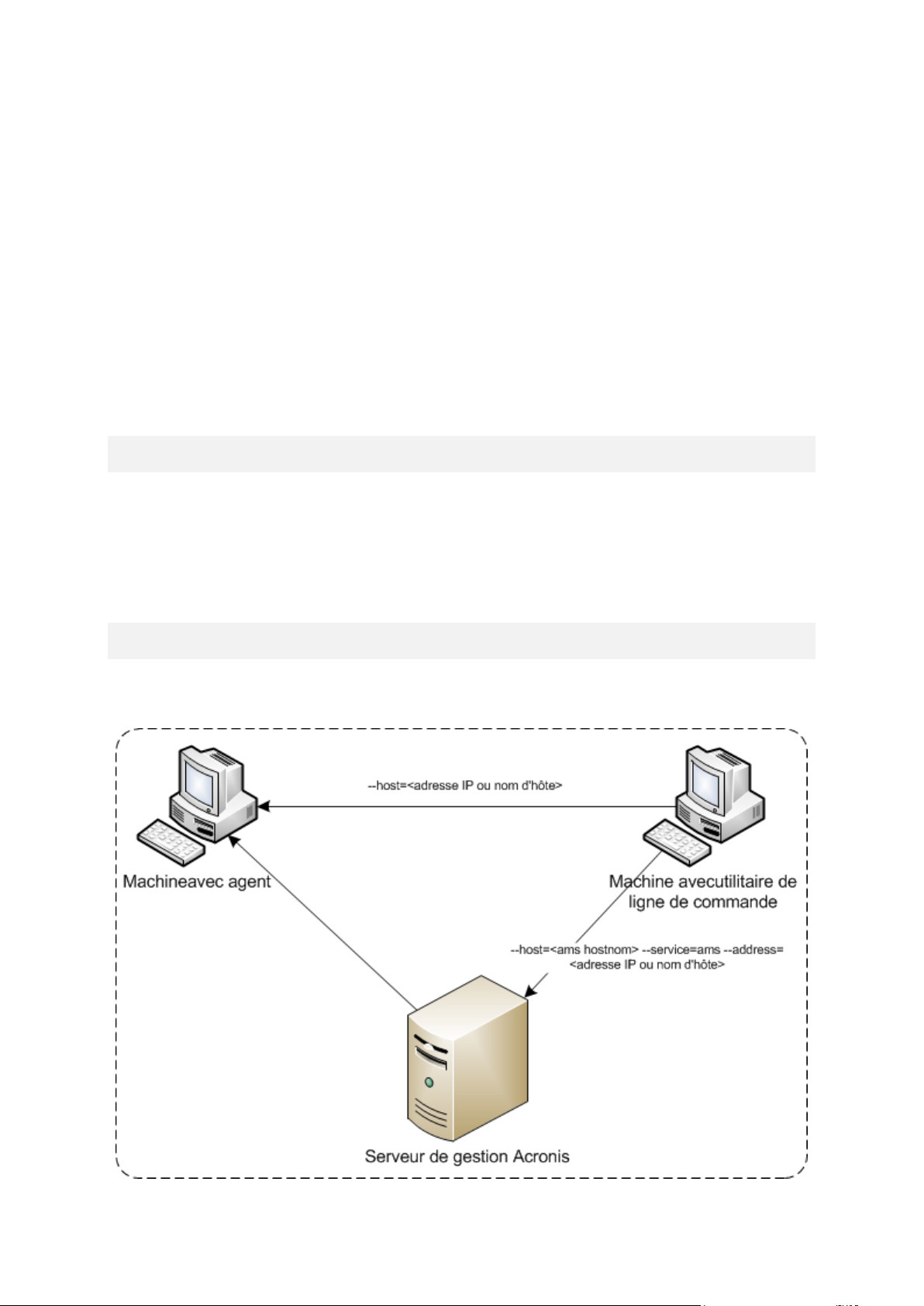

1.4 Gestion locale, distante et centralisée

Acronis Backup Advanced vous permet d'exécuter la gestion locale, distante et centralisée de

n'importe quelle machine sur laquelle un agent Acronis Backup est installé.

Gestion locale

Pour la gestion locale, installez l'utilitaire de ligne de commande sur la même machine sur laquelle

l'agent Acronis Backup est installé. Les opérations seront exécutées sous le même compte

d'utilisateur que vous avez utilisé pour vous connecter.

Exemple

Pour afficher tous les disques de la machine locale, exécutez la commande suivante :

acrocmd list disks

Gestion distante

Pour la gestion distante, vous installez l'utilitaire de ligne de commande sur la machine à partir de

laquelle vous préférez travailler (exécuter des commandes ou des scripts).

Spécifiez également les éléments suivants :

l'adresse IP ou le nom d'hôte de la machine distante qui possède un agent Acronis Backup

(--host)

Informations d'identification (le nom d'utilisateur et le mot de passe) pour accéder à cette

machine

L'utilisateur dont vous utilisez les informations d'identification doit être un membre du groupe de

sécurité des utilisateurs distants Acronis sur cette machine. Les opérations sont exécutées sous ce

compte d'utilisateur.

Exemple

Pour afficher tous les disques d'une machine distante, exécutez la commande suivante :

acrocmd list disks --host=<adresse IP ou nom d'hôte> --credentials=<nom

d'utilisateur>,<mot de passe>

Gestion centralisée

Commandes sur une machine

En utilisant le serveur de gestion Acronis Backup, vous pouvez gérer n'importe quelle machine

enregistrée en utilisant les informations d'identification de l'administrateur du serveur de gestion.

Les informations d'identification de chaque machine distante ne sont pas requises.

Pour plusieurs commandes, vous pouvez spécifier les adresses de plusieurs machines en les séparant

par des virgules. L'opération sera exécutée sur toutes les machines spécifiées l'une après l'autre.

Spécifiez également les éléments suivants :

l'adresse IP ou le nom d'hôte de la machine qui possède un agent Acronis Backup (--address)

10 Copyright © Acronis International GmbH, 2002-2015

Page 11

l'adresse IP ou le nom d'hôte du serveur de gestion (--host)

le nom du service du serveur de gestion (--service=ams)

les informations d'identification pour accéder au serveur de gestion

L'utilisateur dont vous utilisez les informations d'identification doit être un membre du groupe de

sécurité des administrateurs centralisés Acronis sur le serveur de gestion Si vous exécutez l'utilitaire

de ligne de commande sur une machine différente, l'utilisateur doit également être un membre du

groupe de sécurité des utilisateurs distants Acronis sur le serveur de gestion.

Les opérations sur la machine sont exécutées sous le compte du service de l'agent s'exécutant sur

cette machine (compte d'utilisateur de l'agent Acronis).

Exemple

Pour afficher tous les disques d'une machine en utilisant le serveur de gestion, exécutez la

commande suivante :

acrocmd list disks --host=<nom d'hôte ams> --credentials=<nom d'utilisateur>,<mot de

passe> --service=ams --address=<adresse IP ou nom d'hôte>

Commandes sur le serveur de gestion.

Il y a des commandes qui peuvent être exécutées par serveur de gestion lui-même.

Exemple

Pour afficher les activités en cours sur le serveur de gestion, exécutez la commande suivante :

acrocmd list activities --host=<nom d'hôte ams> --credentials=<nom d'utilisateur>,<mot

de passe> --service=ams

Le diagramme ci-dessous montre les options d'accès à une machine gérée directement ou en

utilisant le serveur de gestion Acronis Backup.

11 Copyright © Acronis International GmbH, 2002-2015

Page 12

Options d'accès à une machine gérée

1.5 Désinstallation

Désinstallation sous Linux

Sous Linux, exécutez les commandes suivantes pour désinstaller l'utilitaire de ligne de commande :

# cd /usr/lib/Acronis/CommandLineTool/uninstall

# ./uninstall

Pour désinstaller l'utilitaire de ligne de commande en mode sans surveillance, exécutez les

commandes ./uninstall avec le paramètre -a.

Désinstallation sous Windows

Lorsque vous désinstallez Acronis Backup en cliquant sur Démarrer -> Tous les programmes ->

Acronis -> Désinstaller Acronis Backup, l'utilitaire de ligne de commande est désinstallé en même

temps que tous les composants du produit.

Pour désinstaller l'utilitaire de ligne de commande séparément du produit

1. Exécutez le programme d'installation d'Acronis Backup.

2. Cliquez sur Extraire les fichiers d'installation.

3. Activez la case correspondant au fichier AcronisCommandLineTool.msi.

4. Spécifiez le dossier dans lequel extraire le fichier

5. Cliquez sur Extraire.

6. Dès que le fichier est extrait, cliquez sur Fermer.

7. Exécuter la commande suivante :

msiexec /uninstall <chemin d'accès>\AcronisCommandLineTool.msi /qb

où <chemin> est le dossier dans lequel le fichier est extrait.

Si vous possédez Acronis Backup Advanced, vous pouvez également désinstaller l'utilitaire de ligne de

commande comme suit. Exécutez le fichier d'installation d'Acronis Backup, cliquez sur Installer

Acronis Backup, puis cliquez sur Modifier et décochez la case située près du nom de l'utilitaire de

ligne de commande.

1.6 Liste des termes abrégés

Ce document utilise les abréviations suivantes.

AMS – Serveur de gestion Acronis Backup et le service de ce composant.

MMS – Acronis Managed Machine Service, le service s'exécutant sur une machine sur laquelle l'agent

Acronis est installé.

ASN – Nœud de stockage Acronis Backup et le service de ce composant.

12 Copyright © Acronis International GmbH, 2002-2015

Page 13

2 Commandes

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Windows

Agent pour

Linux

Agent pour

VMware ou

Hyper-V

Support de

démarrage

Sauvegarde et restauration

list disks (p. 18)

+ + + +

backup disk (p. 19)

+

+ +

recover disk (p. 20)

+

+ +

recover mbr (p. 22)

+

+ +

recover lvm_structure

(p. 23)

Basé sur

Linux

backup file (p. 24)

+

+ +

recover file (p. 25)

+ + + +

list vmservers (p. 27)

+

+

list vms (p. 27)

+

+

backup vm (p. 28)

+*

+

recover vm (p. 29)

+*

+ (crée des

fichiers de

mv)

+ (crée des

fichiers de

mv)

+ (crée une mv

sur un

serveur)

Opérations sur les archives et les sauvegardes

list archives (p. 40)

+ + + + +

+

export archive (p. 41)

+ + + + +

+

validate archive (p. 42)

+ + + + +

+

catalog archive (p. 43)

+ + +

+ sauf pour

l'agent pour

VMware (VA)

+

delete archive (p. 44)

+ + + + +

+

list backups (p. 44)

+ + + + +

+

list content (p. 45)

+ + + + +

+

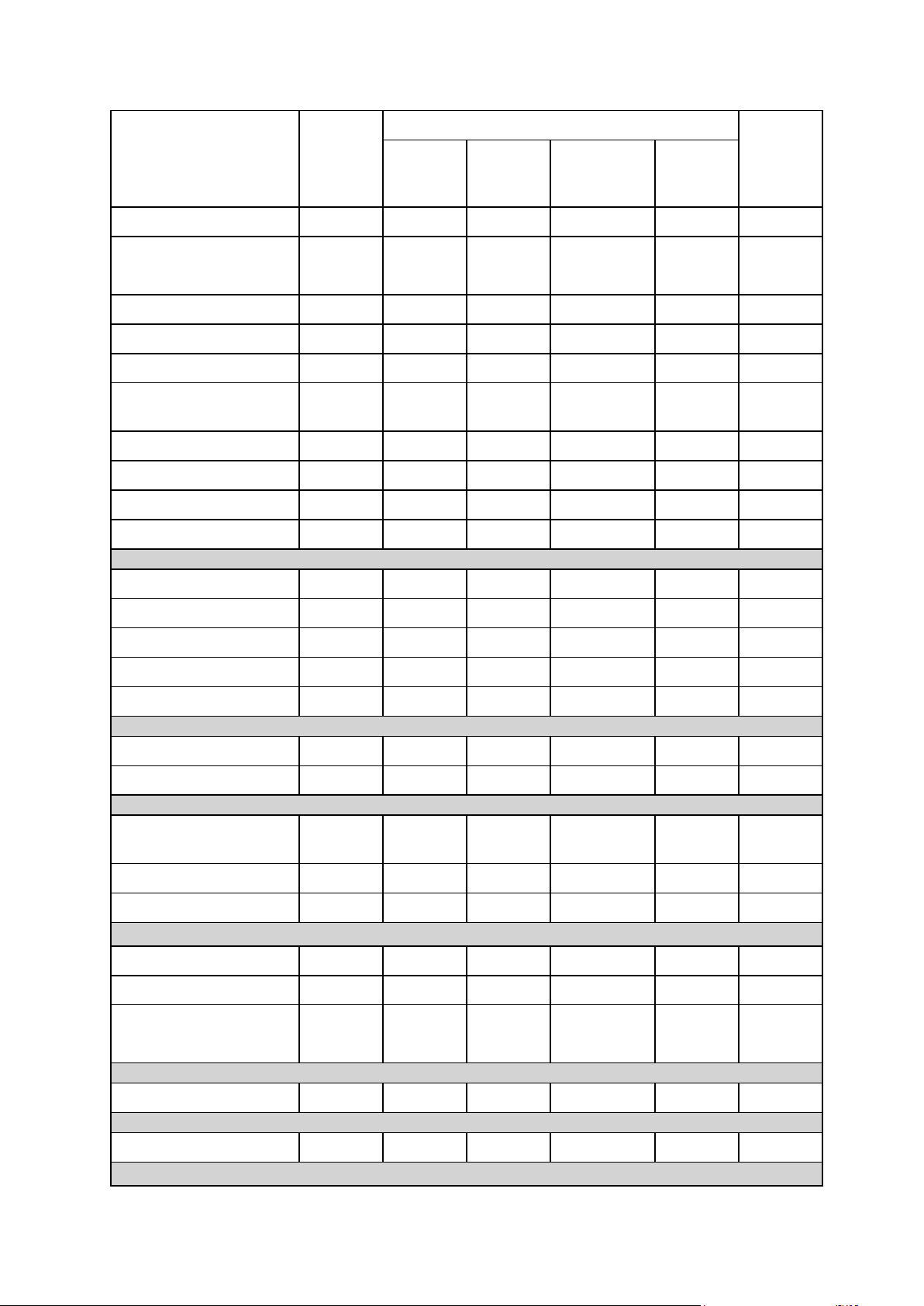

Cette section dresse la liste des commandes prises en charge et des paramètres compatibles.

Pendant l'utilisation de l'utilitaire de ligne de commande, vous pouvez afficher les informations des

commandes prises en charge en utilisant la commande help (p. 18).

2.1 Commandes par services

2.1.1 Sauvegarde de disque, fichier et machine virtuelle

Le tableau ci-dessous résume les commandes qui peuvent être exécutées par les services Acronis. Si

vous avez des questions sur la façon de se connecter à un service Acronis, veuillez voir la description

de la commande --service (p. 74).

13 Copyright © Acronis International GmbH, 2002-2015

Page 14

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Windows

Agent pour

Linux

Agent pour

VMware ou

Hyper-V

Support de

démarrage

validate backup (p. 46)

+ + + + +

+

catalog backup (p. 46)

+ + +

+ sauf pour

l'agent pour

VMware (VA)

+

export backup (p. 47)

+ + + + +

+

replicate backup (p. 48)

+ + + + +

+

convert full (p. 49)

+ + + + +

+

consolidate backup (p.

50)

+ + + + +

delete backup (p. 51)

+ + + + +

+

list mounts (p. 51)

+

+ +

mount (p. 52)

+

+ +

umount (p. 53)

+

+ +

Opérations sur Acronis Secure Zone

create asz (p. 55)

+

+ +

resize asz (p. 56)

+

+ +

cleanup asz (p. 56)

+

+ +

delete asz_files (p. 57)

+

+ +

delete asz (p. 58)

+

+ +

Opérations sur Acronis Startup Recovery Manager

activate asrm (p. 58)

+

+ +

deactivate asrm (p. 59)

+

+ +

Opérations sur les bandes

list tape_libraries (p.

59)

+

+

+

list tape_slots (p. 60)

+

+

+

inventory tape (p. 60)

+

+

+

Opérations sur les emplacements de stockage

list vaults (p. 61)

+ + +

+ +

validate vault (p. 61)

+ + + + +

+

catalog vault (p. 62)

+ + +

+ sauf pour

l'agent pour

VMware (VA)

+

Opérations avec les disques

clone disk (p. 63)

+

+ +

Opérations avec des machines

add machine (p. 64)

+

Opérations de gestion

14 Copyright © Acronis International GmbH, 2002-2015

Page 15

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Windows

Agent pour

Linux

Agent pour

VMware ou

Hyper-V

Support de

démarrage

get log (p. 64)

+ + + + +

+

sysinfo (p. 65)

+ + + + +

+

list activities (p. 66)

+ + +

+ +

stop activity (p. 66)

+ + +

+ +

list plans (p. 67)

+ + +

+

delete plan (p. 68)

+ + +

+

export plan (p. 68)

+ + +

+

import plan (p. 69)

+ + +

+

disable plan (p. 69)

+ + +

+

enable plan (p. 70)

+ + +

+

list tasks (p. 70)

+ + +

+

run task (p. 71)

+ + +

+

stop task (p. 71)

+ + +

+

delete task (p. 72)

+ + +

+

list licenses (p. 72)

+ + + +

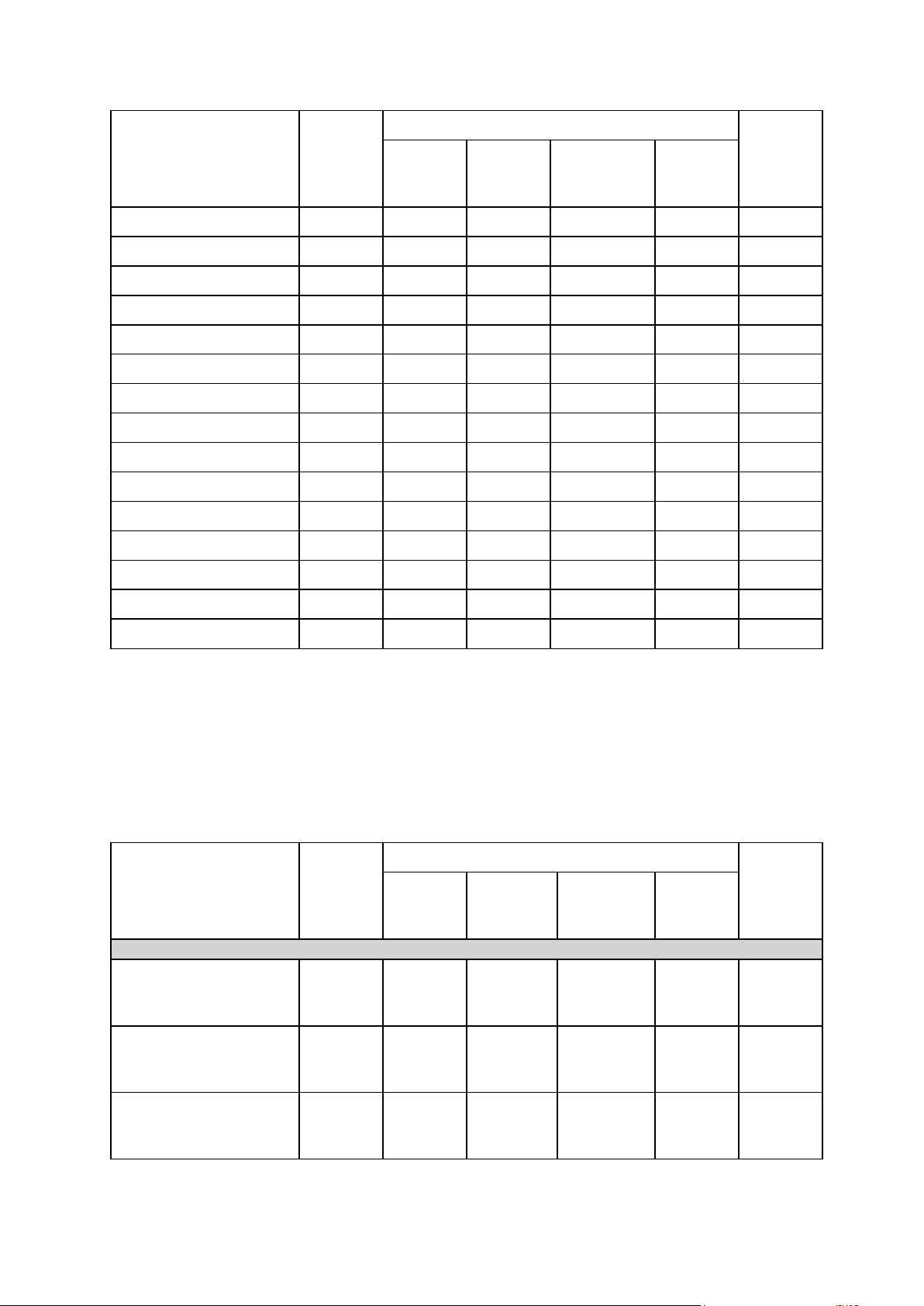

* Le service AMS n'exécute pas ces commandes de manière autonome. Il définit uniquement l'agent pour

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Exchange

Agent pour

SQL*

Agent pour

Active

Directory*

Réservé

Sauvegarde et restauration

list

exchange_databases (p.

31)

+

list

exchange_mailboxes (p.

32)

+

backup

exchange_database (p.

32)

+

VMware ou l'agent pour Hyper-V pouvant exécuter la commande et transmet la commande au MMS

correspondant.

2.1.2 Sauvegarde d'application

Le tableau ci-dessous résume les commandes qui peuvent être exécutées par les services Acronis. Si

vous avez des questions sur la façon de se connecter à un service Acronis, veuillez voir la description

de la commande --service (p. 74).

15 Copyright © Acronis International GmbH, 2002-2015

Page 16

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Exchange

Agent pour

SQL*

Agent pour

Active

Directory*

Réservé

backup

exchange_mailbox (p.

34)

+

recover

exchange_database (p.

35)

+

recover

exchange_mailbox (p.

36)

+

list mssql_instances

(p. 37)

+

list mssql_databases

(p. 38)

+

backup disk (p. 19)

+

+

recover

mssql_database (p. 38)

+

recover ad_database (p.

39)

+

Opérations sur les archives et les sauvegardes

list archives (p. 40)

+ + +

+ +

export archive (p. 41)

+ + +

+ +

validate archive (p. 42)

+ + +

+ +

catalog archive (p. 43)

+ + +

+ +

delete archive (p. 44)

+ + +

+ +

list backups (p. 44)

+ + +

+ +

list content (p. 45)

+ + +

+ +

validate backup (p. 46)

+ + +

+ +

catalog backup (p. 46)

+ + +

+ +

export backup (p. 47)

+

+** + + +

replicate backup (p. 48)

+ + +

+ +

delete backup (p. 51)

+

+*** + + +

list mssql_mounts (p.

53)

+

mount mssql_database

(p. 54)

+

umount mssql_database

(p. 55)

+

Opérations sur les bandes

16 Copyright © Acronis International GmbH, 2002-2015

Page 17

Commande

AMS

(Serveur de

gestion

Acronis)

MMS

ASN

Agent pour

Exchange

Agent pour

SQL*

Agent pour

Active

Directory*

Réservé

list tape_libraries (p.

59)

+ + + +

list tape_slots (p. 60)

+ + + +

inventory tape (p. 60)

+ + + +

Opérations sur les emplacements de stockage

list vaults (p. 61)

+ + +

+ +

validate vault (p. 61)

+ + +

+ +

catalog vault (p. 62)

+ + +

+ +

Opérations avec des machines

add machine (p. 64)

+

Opérations de gestion

get log (p. 64)

+ + +

+ +

sysinfo (p. 65)

+ + +

+ +

list activities (p. 66)

+ + +

+ +

stop activity (p. 66)

+ + +

+ +

list plans (p. 67)

+ + +

+

delete plan (p. 68)

+ + +

+

export plan (p. 68)

+ + +

+

import plan (p. 69)

+ + +

+

disable plan (p. 69)

+ + +

+

enable plan (p. 70)

+ + +

+

list tasks (p. 70)

+ + +

+

run task (p. 71)

+ + +

+

stop task (p. 71)

+ + +

+

delete task (p. 72)

+ + +

+

list licenses (p. 72)

+ + +

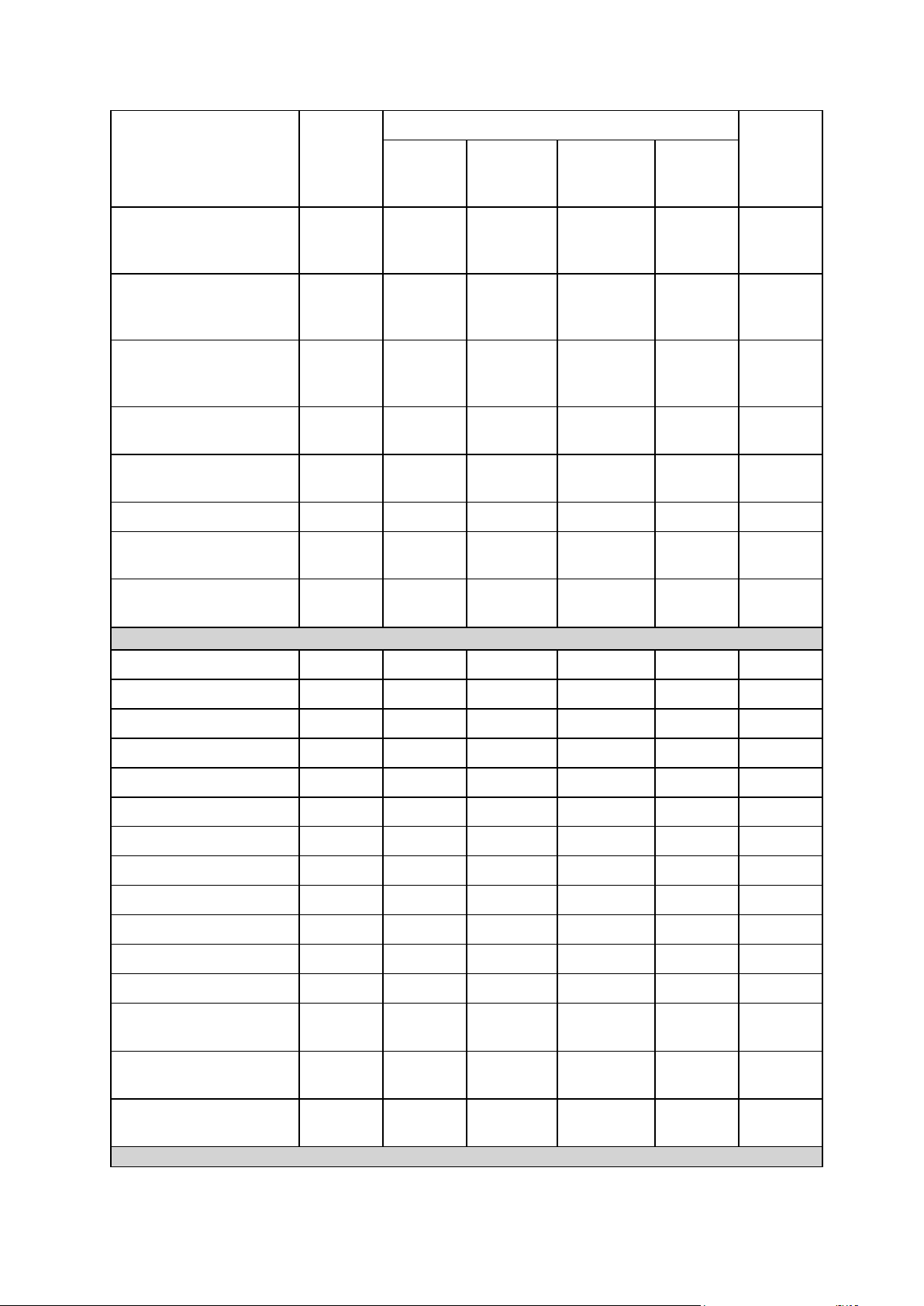

* Cet agent peut également exécuter toutes les commandes qui peuvent être exécutées par l'agent pour

Windows (p. 13).

** Lors de l'exportation d'une sauvegarde du journal des transactions, les données de la chaîne de sauvegarde

(la sauvegarde de base de données complète plus l'ensemble des sauvegardes des journaux des transactions

subséquentes y compris celle sélectionnée) sont copiées dans une sauvegarde unique. Les fichiers journaux des

transactions seront appliqués à la base de données pendant la récupération.

Lors de l'exportation d'une sauvegarde incrémentielle d'une boîte aux lettres, les données de la chaîne de

sauvegarde (la sauvegarde complète plus l'ensemble des sauvegardes incrémentielles subséquentes de la boîte

aux lettres, incluant la sauvegarde sélectionnée) sont regroupées en une seule sauvegarde.

*** Les sauvegardes qui ne possèdent pas de dépendances sont supprimées sans aucune restriction. Une

sauvegarde qui possède des dépendances ne peut pas être supprimée indépendamment de ses sauvegardes

dépendantes.

17 Copyright © Acronis International GmbH, 2002-2015

Page 18

2.2 help

La commande fournit les informations à propos des commandes prises en charge.

Tapez acrocmd help pour obtenir la liste des commandes disponibles.

Tapez acrocmd help <fragment de texte> pour obtenir la liste de toutes les commandes qui

commencent par le fragment que vous spécifiez.

Par exemple, acrocmd help ba dresse la liste des commandes suivantes : backup disk,

backup file, etc.

Tapez acrocmd help <nom de la commande complète> pour afficher les informations à

propos de cette commande.

Par exemple, acrocmd help backup disk affiche les informations à propos de la commande

backup disk.

2.3 Sauvegarde et restauration

2.3.1 Disques et volumes

Les commandes répertoriées dans cette section peuvent être exécutées sur une machine où l'agent

pour Windows ou l'agent pour Linux est installé.

2.3.1.1 list disks

Affiche la liste des groupes de disques, disques, volumes et l'espace non alloué disponibles.

Exemples (p. 130)

Paramètres

--oss_numbers={true|false} (p. 125)

Unités de mesure

--size_measure={s|kb|mb|gb}

Mesure la taille des disques et volumes. Si rien n'est spécifié, la valeur est mb.

--start_measure={s|kb|mb|gb}

Mesure du décalage des volumes. Si rien n'est spécifié, la valeur est mb.

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresse IP ou nom d'hôte> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

18 Copyright © Acronis International GmbH, 2002-2015

Page 19

--service={mms|ams} (p. 74)

Accès à une machine virtuelle (Acronis Backup Advanced pour les environnements virtuels

uniquement)

{--vmid=<ID de la machine virtuelle>|--vmname=<nom de la machine

virtuelle>|--vmconfig=<chemin d'accès>} (p. 75)

2.3.1.2 backup disk

Créé une sauvegarde des disques ou volumes spécifiés. Si les paramètres --disk et --volume ne

sont pas spécifiés, la commande sauvegarde la machine intégralement.

Sauvegarder la machine intégralement est fortement recommandé lorsque vous effectuez une

sauvegarde en un seul passage du disque et des applications (lorsque vous spécifiez le paramètre

--application_aware, par exemple). Sinon, les données d'applications pourraient être

sauvegardées incomplètement.

Exemples (p. 130)

Paramètres

Quoi sauvegarder

--disk=<numéros de disques> (p. 88)

--volume=<numéros de volumes> (p. 89)

--oss_numbers={true|false} (p. 125)

--exclude_hidden (p. 93)

--exclude_mask=<masques> (p. 93)

--exclude_names=<noms> (p. 93)

--exclude_system (p. 93)

Où enregistrer la sauvegarde

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

Comment sauvegarder

--archive_comment=<commentaires> (p. 93)

--backup_comment=<commentaires> (p. 93)

--backuptype={full|incremental|differential} (p. 92)

--cleanup (p. 92)

--fixed_drive (p. 95)

--plain_archive (p. 97)

--raw (p. 98)

Sauvegarde en un seul passage

--application_aware (p. 92)

--ignore_app_errors (p. 96)

--mssql_truncate_logs (p. 96)

Options de sauv.

19 Copyright © Acronis International GmbH, 2002-2015

Page 20

--cataloging={full|fast} (p. 98)

--compression={none|normal|high|max} (p. 100)

--encryption={none|aes128|aes192|aes256} (p. 100)

--fast (p. 100)

--force_yes (p. 124)

--hdd_speed=<vitesse>{kb|p} (p. 100)

--ignore_bad_sectors (p. 101)

--multi_volume_snapshot={true|false} (p. 101)

--network_speed=<vitesse>{kb|p} (p. 102)

--post_cmd=<commande> (p. 102)

--pre_cmd=<commande> (p. 102)

--process_priority={low|normal|high} (p. 126)

--reboot_after (p. 127)

--retry_count=<nombre de tentatives> (p. 123)

--retry_delay=<délai> (p. 123)

--silent_mode={on|off} (p. 128)

--split=<taille> (p. 103)

--use_registry_defaults (p. 128)

--use_vss={none|auto|software_auto|software|hardware|acronis|native} (p. 104)

Options d'administration des bandes

--tape_eject_successful (p. 104)

--tape_full_empty (p. 104)

--tape_overwrite (p. 104)

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

--progress (p. 126)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresses IP ou noms d'hôtes> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

--service={mms|ams} (p. 74)

2.3.1.3 recover disk

Restaure les disques ou volumes spécifiés.

Un disque est toujours restauré avec son MBR. Lorsque vous restaurez un volume, le MBR est pas

restauré sauf si vous utilisez les paramètres --mbr_disk et --target_mbr_disk.

Exemples (p. 130)

Paramètres

Quoi restaurer

20 Copyright © Acronis International GmbH, 2002-2015

Page 21

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

--backup=<ID de la sauvegarde> (p. 85)

--disk=<numéros des disques> (p. 88)

--nt_signature={auto|new|backup|existing} (p. 88)

--volume=<numéros des volumes> (p. 89)

--oss_numbers={true|false} (p. 125)

--mbr_disk=<numéro de disque> (p. 91)

Où restaurer

--target_disk=<numéros des disques> (p. 113)

--target_volume=<numéros des volumes> (p. 113)

Récupération de disques

Si le paramètre --target_disk est spécifié, le logiciel restaurera chaque disque spécifié dans

le paramètre --disk sur le disque correspondant spécifié dans le paramètre --target_disk.

Par exemple, si vous tapez --disk=1,2 --target_disk=3,4, le logiciel restaurera le disque 1

sur le disque 3 et le disque 2 sur le disque 4. Si le nombre de valeurs des paramètres --disk et

--target_disk est différent, la commande échoue.

Si le paramètre --target_disk n'est pas spécifié, le logiciel fera automatiquement

correspondre les disques spécifiés dans le paramètre --disk aux disques de la machine cible. Si

le mappage automatique ne réussit pas, la commande échoue.

Restauration de volumes

Si le paramètre --target_volume est spécifié, le logiciel restaurera chaque volume spécifié

dans le paramètre --volume sur le volume correspondant spécifié dans le paramètre

--target_volume. Par exemple, si vous tapez --volume=3-1,3-2

--target_volume=1-1,1-2, le logiciel restaurera le volume 3-1 sur le volume 1-1 et le

volume 3-2 sur le volume 1-2. Si le nombre de valeurs des paramètres --volume et

--target_volume est différent, la commande échoue.

Si le paramètre --target_volume n'est pas spécifié et que le paramètre --target_disk est

spécifié, le logiciel tentera de restaurer tous les volumes spécifiés dans le paramètre --volume

sur le premier espace non alloué de taille qui convient sur le disque spécifié. Si aucun espace non

alloué de taille adaptée n'est trouvé, la commande échoue. Vous ne pouvez spécifier qu'un seul

disque de destination, même lors de la restauration de plusieurs volumes.

Si les paramètres --target_volume et --target_disk ne sont pas spécifiés, le logiciel fera

automatiquement correspondre les volumes spécifiés dans le paramètre --volume aux disques

de la machine cible. Si le mappage automatique ne réussit pas, la commande échoue.

--start=<décalage>{s|kb|mb|gb} (p. 91)

--size=<taille de volume>{s|kb|mb|gb} (p. 91)

--target_mbr_disk=<numéro de disque> (p. 91)

Comment restaurer

--fat16_32 (p. 108)

--ext2_3 (p. 108)

--preserve_mbr (p. 111)

--type={active|primary|logical} (p. 114)

--use_all_space (p. 114)

--active_restore

21 Copyright © Acronis International GmbH, 2002-2015

Page 22

Si le paramètre est spécifié, la technologie Acronis Active Restore est activée.

Options de restauration

--force_yes (p. 124)

--reboot (p. 127)

--reboot_after (p. 127)

--retry_count=<nombre de tentatives> (p. 123)

--retry_delay=<délai> (p. 123)

--silent_mode={on|off} (p. 128)

--use_registry_defaults (p. 128)

Paramètres d'Acronis Universal Restore

--ur_driver=<Nom de fichier INF>

Spécifie l'utilisation d'Acronis Universal Restore et le pilote de stockage de masse à installer.

--ur_path=<dossier de recherche>

Spécifie l'utilisation d'Acronis Universal Restore et le chemin d'accès au stockage des pilotes.

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

--progress (p. 126)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresses IP ou noms d'hôtes> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

--service={mms|ams} (p. 74)

2.3.1.4 recover mbr

Restaure le MBR à partir d'une sauvegarde de disque ou volume.

Utilisez cette commande pour réparer un MBR sur la même machine qui a été sauvegardée. Lors de

la migration vers un matériel différent, utilisez la commande recover disk (p. 20) soit avec le

paramètre --disk (le MBR sera automatiquement restauré) ou les paramètres

--volume--mbr_disk et --target_mbr_disk.

Exemples (p. 130)

Paramètres

Quoi restaurer

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

22 Copyright © Acronis International GmbH, 2002-2015

Page 23

--backup=<ID de sauvegarde> (p. 85)

--disk=<numéro de disque> (p. 88)

Où restaurer

--target_disk=<numéro du disque> (p. 113)

Options de restauration

--force_yes (p. 124)

--reboot (p. 127)

--reboot_after (p. 127)

--retry_count=<nombre de tentatives> (p. 123)

--retry_delay=<délai> (p. 123)

--silent_mode={on|off} (p. 128)

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresses IP ou noms d'hôtes> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

--service={mms|ams} (p. 74)

2.3.1.5 recover lvm_structure

Crée la même structure du volume logique sur la machine spécifiée que dans le système sauvegardé.

Utilisez cette commande si vous devez restaurer un système Linux, avec son logiciel RAID ou sa

structure LVM, sur une machine avec une structure de volume logique différente ou sans volumes

logiques.

La machine spécifiée doit être démarrée avec un support de démarrage basé sur Linux. Avant

d'exécuter la commande, assurez-vous que la machine dispose d'un nombre suffisant de disques qui

possèdent une capacité aussi ou plus volumineuse que les disques d'origine. Exécutez la commande

avant la commande recover disk (p. 20). Ensuite, restaurez chaque volume au volume

correspondant de la machine cible.

Attention : Suite à l'exécution de la commande, la structure du volume actuel sur la machine sera remplacée

par celle stockée dans la sauvegarde. Ceci détruira les données actuellement stockées sur tout ou partie des

disques durs de la machine.

Exemples (p. 130)

Paramètres

Quoi restaurer

23 Copyright © Acronis International GmbH, 2002-2015

Page 24

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

--backup=<ID de sauvegarde> (p. 85)

Options de restauration

--force_yes (p. 124)

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

--progress (p. 126)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

2.3.2 Fichiers

Les commandes répertoriées dans cette section peuvent être exécutées sur une machine où l'agent

pour Windows ou l'agent pour Linux est installé.

2.3.2.1 backup file

Créé une sauvegarde des fichiers et dossiers spécifiés.

Exemples (p. 133)

Paramètres

Quoi sauvegarder

--include=<chemins d'accès> (p. 96)

--exclude_hidden (p. 93)

--exclude_mask=<masques> (p. 93)

--exclude_names=<noms> (p. 93)

--exclude_system (p. 93)

Où enregistrer la sauvegarde

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

Comment sauvegarder

--archive_comment=<commentaires> (p. 93)

--backup_comment=<commentaires> (p. 93)

--backuptype={full|incremental|differential} (p. 92)

24 Copyright © Acronis International GmbH, 2002-2015

Page 25

--cleanup (p. 92)

--fixed_drive (p. 95)

--plain_archive (p. 97)

Options de sauv.

--cataloging={full|fast} (p. 98)

--compression={none|normal|high|max} (p. 100)

--encryption={none|aes128|aes192|aes256} (p. 100)

--force_yes (p. 124)

--hdd_speed=<vitesse>{kb|p} (p. 100)

--ignore_bad_sectors (p. 101)

--multi_volume_snapshot={true|false} (p. 101)

--network_speed=<vitesse>{kb|p} (p. 102)

--post_cmd=<commande> (p. 102)

--pre_cmd=<commande> (p. 102)

--process_priority={low|normal|high} (p. 126)

--reboot_after (p. 127)

--retry_count=<nombre de tentatives> (p. 123)

--retry_delay=<délai> (p. 123)

--silent_mode={on|off} (p. 128)

--snapshot={always|possible|none} (p. 103)

--split=<taille> (p. 103)

--use_registry_defaults (p. 128)

--use_vss={none|auto|software_auto|software|hardware|acronis|native} (p. 104)

Options d'administration des bandes

--tape_eject_successful (p. 104)

--tape_full_empty (p. 104)

--tape_overwrite (p. 104)

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

--progress (p. 126)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresses IP ou noms d'hôtes> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

--service={mms|ams} (p. 74)

2.3.2.2 recover file

Restaure des fichiers et dossiers à partir de sauvegardes de niveau fichier ou de niveau disque.

Exemples (p. 133)

25 Copyright © Acronis International GmbH, 2002-2015

Page 26

Paramètres

Quoi restaurer

--loc=<chemin d'accès> (p. 83)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--arc=<nom d'archive> (p. 84)

--password=<mot de passe>,encrypted (p. 126)

--backup=<ID de sauvegarde> (p. 85)

--file=<chemins d'accès> (p. 109)

--exclude=<fichiers, dossiers et masques> (p. 108)

Où restaurer

--target=<chemin d'accès> (p. 85)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

Comment restaurer

--overwrite={always|older|never} (p. 110)

--recover_absolute_path (p. 111)

--recover_security={true|false}

Ce paramètre est effectif uniquement pendant la récupération de fichiers Windows à partir d'une

sauvegarde de niveau fichier. Si la valeur est true ou si les paramètres ne sont pas spécifiés,

restaurez les autorisations NTFS en même temps que les fichiers eux-mêmes. Autrement, les

fichiers héritent des autorisations NTFS du dossier dans lequel ils sont restaurés.

--original_date (p. 109)

Options de restauration

--force_yes (p. 124)

--reboot (p. 127)

--reboot_after (p. 127)

--retry_count=<nombre de tentatives> (p. 123)

--retry_delay=<délai> (p. 123)

--silent_mode={on|off} (p. 128)

--use_registry_defaults (p. 128)

Paramètres généraux

--log=<chemin d'accès complet> (p. 124)

--log_format={structured|unstructured} (p. 124)

--output={formatted|raw} (p. 125)

--progress (p. 126)

{-f|--file_params}=<chemin d'accès local complet> (p. 124)

Accès à une machine distante (Acronis Backup Advanced uniquement)

--host=<adresse IP ou nom d'hôte> (p. 74)

--credentials=<nom d'utilisateur>,<mot de passe>,encrypted (p. 123)

--address=<adresse IP ou noms d'hôtes> (p. 74)

Accès à un service spécifique dans une machine (Acronis Backup Advanced uniquement)

--service={mms|ams} (p. 74)

26 Copyright © Acronis International GmbH, 2002-2015

Page 27