Page 1

Manuel d’utilisation

Page 2

Acronis AntiVirus 2010

Manuel d’utilisation

Publié le 2010.02.02

Copyright© 2010 Acronis

Notice Légale

Tous droits réservés. Aucune partie de ce manuel ne peut être reproduit ou transmis, sous aucune forme et d’aucune

façon, électronique ou physique, y compris photocopies, enregistrement, ou par quelque moyen de sauvegarde

ou de restauration que ce soit, sans une autorisation écrite d’un représentant officel de Acronis. Inclusion de courtes

citations dans des tests n’est possible qu’avec la mention de la source. Le contenu ne peut en aucun cas être

modifié.

Avertissement. Ce produit et sa documentation sont protégés par copyright. Les informations de ce document

sont données « à titre indicatif », sans garantie. Bien que toutes les précautions aient été prises lors de la préparation

de ce document, les auteurs ne pourront être tenus responsables envers quiconque de toute perte ou dommage

occasionné, ou supposé occasionné, directement ou indirectement par les informations contenues dans ce document.

Ce manuel contient des liens vers des sites Web de tiers qui ne sont pas sous le contrôle de Acronis, et Acronis

n’est pas responsable du contenu de ces sites. Si vous accédez à l’un des sites Web d’une tierce partie fourni dans

ce document, vous le ferez à vos propres risques. Acronis indique ces liens uniquement à titre informatif, et

l’inclusion de ce lien n’implique pas que Acronis assume ou accepte la responsabilité du contenu de ce site Web

d’un tiers.

Marques commerciales. Des noms de marques peuvent apparaître dans ce manuel. Toutes les marques,

enregistrées ou non, citées dans ce document, sont la propriété exclusive de leurs propriétaires respectifs.

Page 3

Table des matières

Préface . . ... . ... . ... . ... . ... . ... .... .... .... .... ... . ... . ... . ... . ... . ... . ... .. viii

1. Conventions utilisées dans ce manuel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . viii

1.1. Normes Typographiques . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . viii

1.2. Avertissements . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . viii

2. Structure du manuel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . ix

Installation et désinstallation ......................................... 1

1. Configuration requise .. . ... . ... . ... . ... . ... .... .... .... .... .... ... . ... . 2

1.1. Configuration système minimale . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

1.2. Configuration système recommandée . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

1.3. Logiciels pris en charge . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

2. Préparation de l'Installation . .... .... .... .... .... ... . ... . ... . ... . ... . ... 4

3. Installation de Acronis AntiVirus 2010 .. .... .... .... .... ... . ... . ... . .. 5

4. Activation du produit ... .... ... . ... . ... . ... . ... . ... .... .... .... .... .... . 8

5. Réparer ou supprimer Acronis ... .... ... . ... . ... . ... . ... . ... .... .... .. 10

Pour démarrer ........................................................... 11

6. Présentation .. .... .... .... ... . ... . ... . ... . ... . ... .... .... .... .... .... .. 12

6.1. Ouverture de Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12

6.2. Modes d'affichage de l'interface utilisateur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12

6.2.1. Mode Débutant . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

6.2.2. Mode Intermédiaire . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 15

6.2.3. Mode Expert . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17

6.3. Configuration d'Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19

6.3.1. Étape 1 - Sélectionner le Profil d'Utilisation . . . . . . . . . . . . . . . . . . . . . . . . . . . 20

6.3.2. Étape 2 - Description de l'ordinateur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 21

6.3.3. Étape 3 - Sélectionner l'Interface Utilisateur . . . . . . . . . . . . . . . . . . . . . . . . . . 22

6.3.4. Étape 4 - Configurer le Réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

6.4. Icône de la zone de notification . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

6.5. Barre de l'activité d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25

6.5.1. Analyser Fichiers et Dossiers . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25

6.5.2. Désactiver/Restaurer la Barre d'Activité d'Analyse . . . . . . . . . . . . . . . . . . . . 26

6.6. Analyse Manuelle Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26

6.7. Mode Jeu et Mode Portable . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

6.7.1. Mode Jeu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

6.7.2. Mode Portable . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30

6.8. Détection automatique de périphérique . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30

7. Correction des problèmes . .... ... . ... . ... . ... . ... . ... . ... .... .... .... 32

7.1. Assistant de Correction des Problèmes . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

7.2. Configuration du système de contrôle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

8. Configuration des Paramètres de base . .... .... .... ... . ... . ... . ... . . 35

iii

Page 4

8.1. Paramètres de l'Interface Utilisateur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 36

8.2. Paramètres de sécurité . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37

8.3. Paramètres généraux . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 39

9. Historique et Événements .. . ... . ... . ... . ... .... .... .... .... ... . ... . .. 41

10. Assistants . .... ... . ... . ... . ... . ... . ... . ... .... .... .... .... ... . ... . ... . 43

10.1. Assistant d'analyse antivirus . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43

10.1.1. Étape 1 sur 3 - Analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43

10.1.2. Étape 2 sur 3 - Sélectionner des actions . . . . . . . . . . . . . . . . . . . . . . . . . . . . 45

10.1.3. Étape 3 sur 3 - Voir les résultats . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 46

10.2. Assistant d'Analyse Personnalisée . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

10.2.1. Etape 1 sur 6 – Fenêtre de Bienvenue . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

10.2.2. Étape 2/6 - Sélectionner la Cible . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 49

10.2.3. Étape 3/6 - Sélectionner les Actions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 50

10.2.4. Étape 4/6 - Paramètres Supplémentaires . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

10.2.5. Étape 5/6 - Analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

10.2.6. Étape 6/6 - Voir les résultats . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 54

10.3. Assistant du Contrôle de Vulnérabilité . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 55

10.3.1. Etape 1/6 - Sélectionnez les vulnérabilités à vérifier . . . . . . . . . . . . . . . . . 56

10.3.2. Etape 2/6 - Vérifier les vulnérabilités . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 57

10.3.3. Étape 3/6 - Mettre à jour Windows . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 58

10.3.4. Étape 4/6 - Mettre à jour les applications . . . . . . . . . . . . . . . . . . . . . . . . . . . 59

10.3.5. Étape 5/6 - Modifier les mots de passe vulnérables . . . . . . . . . . . . . . . . . . 60

10.3.6. Étape 6/6 - Voir les résultats . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 61

Mode Intermédiaire .................................................... 62

11. État .. . ... .... .... .... .... ... . ... . ... . ... . ... . ... . ... .... .... .... .... .. 63

12. Antivirus ... .... .... .... .... .... ... . ... . ... . ... . ... . ... .... .... .... .... 65

12.1. Zone d'état . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 65

12.1.1. Configuration des alertes d'état . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 66

12.2. Tâches rapides . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 67

12.2.1. Mettre à jour Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 67

12.2.2. Analyser avec Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 68

13. Antiphishing . .... ... . ... . ... . ... . ... . ... . ... .... .... .... .... .... ... . .. 70

13.1. Zone d'état . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70

13.2. Tâches rapides . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

13.2.1. Mettre à jour Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

13.2.2. Analyser avec Acronis AntiVirus 2010 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 72

14. Vulnérabilité . . ... . ... . ... . ... .... .... .... .... .... ... . ... . ... . ... . ... . 74

14.1. Zone d'état . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 74

14.2. Tâches rapides . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 75

15. Réseau . ... .... .... .... .... ... . ... . ... . ... . ... . ... . ... .... .... .... .... 76

15.1. Tâches rapides . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

15.1.1. Rejoindre le réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

15.1.2. Ajout d'ordinateurs au réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

15.1.3. Gestion du réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79

iv

Page 5

15.1.4. Analyse de tous les ordinateurs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 81

15.1.5. Mise à jour de tous les ordinateurs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 82

Mode Expert ............................................................. 84

16. Général .. . ... .... .... .... .... .... ... . ... . ... . ... . ... . ... . ... .... .... .. 85

16.1. État . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 85

16.1.1. État global . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 86

16.1.2. Statistiques . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

16.1.3. Présentation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 89

16.2. Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 89

16.2.1. Paramètres généraux . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 90

16.2.2. Paramètres du rapport antivirus . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 91

16.3. Informations système . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 92

17. Antivirus ... .... .... .... .... .... ... . ... . ... . ... . ... . ... .... .... .... .... 94

17.1. Protection en temps réel . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 94

17.1.1. Configuration du niveau de protection . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 95

17.1.2. Personnaliser le niveau de protection . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 96

17.1.3. Configuration d'Active Virus Control . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

17.1.4. Désactivation de la protection en temps réel . . . . . . . . . . . . . . . . . . . . . . . 103

17.1.5. Configurer la protection antiphishing . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 103

17.2. Analyse à la demande . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 105

17.2.1. Tâches d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 106

17.2.2. Utilisation du menu de raccourcis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 107

17.2.3. Création de tâches d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

17.2.4. Configuration des tâches d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

17.2.5. Analyse des fichiers et des dossiers . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 121

17.2.6. Afficher les journaux d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 129

17.3. Objets exclus de l'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 130

17.3.1. Exclusion des chemins de l'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 132

17.3.2. Exclusion des extensions de l'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 135

17.4. Zone de quarantaine . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 139

17.4.1. Gérer les fichiers en quarantaine . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 140

17.4.2. Configuration des paramètres de la quarantaine . . . . . . . . . . . . . . . . . . . 141

18. Contrôle vie privée ... .... .... .... .... ... . ... . ... . ... . ... . ... . ... ... 143

18.1. État du Contrôle Vie privée . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 143

18.1.1. Configuration du niveau de protection . . . . . . . . . . . . . . . . . . . . . . . . . . . . 144

18.2. Contrôle d'identité . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 144

18.2.1. Création de règles d'Identité . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 147

18.2.2. Définition des Exceptions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 150

18.2.3. Gestion des règles . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 151

18.2.4. Règles Définies par d'Autres Administrateurs . . . . . . . . . . . . . . . . . . . . . . 152

18.3. Contrôle du registre . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 152

18.4. Contrôle des cookies .. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 154

18.4.1. Fenêtre de configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 156

18.5. Contrôle des scripts . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 158

18.5.1. Fenêtre de configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 159

19. Vulnérabilité . . ... . ... . ... . ... .... .... .... .... .... ... . ... . ... . ... . ... 161

v

Page 6

19.1. Status . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

19.1.1. Réparation des vulnérabilités . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 162

19.2. Configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 162

20. Cryptage de messagerie instantanée .. .... .... ... . ... . ... . ... . .. 164

20.1. Désactiver le cryptage pour des utilisateurs spécifiques . . . . . . . . . . . . . . . . . 165

21. Mode Jeu / Portable . . ... .... .... .... .... .... ... . ... . ... . ... . ... . ... 167

21.1. Mode Jeu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 167

21.1.1. Configuration du Mode Jeu automatique . . . . . . . . . . . . . . . . . . . . . . . . . . . 168

21.1.2. Gestion de la liste de jeux . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 169

21.1.3. Configuration des paramètres du Mode Jeu . . . . . . . . . . . . . . . . . . . . . . . . 170

21.1.4. Changer le raccoruci clavier du Mode Jeu . . . . . . . . . . . . . . . . . . . . . . . . . . 171

21.2. Mode Portable . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 171

21.2.1. Configuration des paramètres du Mode Portable . . . . . . . . . . . . . . . . . . . 172

22. Réseau . . ... . ... . ... . ... . ... .... .... .... .... ... . ... . ... . ... . ... . ... . . 173

22.1. Rejoindre le réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 174

22.2. Ajout d'ordinateurs au réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 174

22.3. Gestion du réseau Acronis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 176

23. Mise à jour . . ... . ... .... .... .... .... .... ... . ... . ... . ... . ... . ... . ... .. 179

23.1. Mise à jour automatique . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 179

23.1.1. Demandes de mise à jour . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 180

23.1.2. Désactiver la mise à jour automatique . . . . . . . . . . . . . . . . . . . . . . . . . . . . 181

23.2. Paramètres de mise à jour . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 181

23.2.1. Paramétrage des emplacements de mise à jour . . . . . . . . . . . . . . . . . . . . 182

23.2.2. Configuration de la mise à jour automatique . . . . . . . . . . . . . . . . . . . . . . . 183

23.2.3. Configuration de la mise à jour manuelle . . . . . . . . . . . . . . . . . . . . . . . . . . 183

23.2.4. Configuration des paramètres avancés . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183

23.2.5. Gestion des serveurs proxy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184

Intégration dans Windows et dans les logiciels tiers ....... 187

24. Intégration dans le menu contextuel de Windows .. .... .... ... . . 188

24.1. Analyser avec Acronis AntiVirus . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 188

25. Intégration dans les navigateurs Internet . .... .... ... . ... . ... . ... 190

26. Intégration dans les Programmes de Messagerie Instantanée . .. 193

Comment faire pour ................................................. 194

27. Comment analyser fichiers et dossiers . . ... . ... .... .... .... .... .. 195

27.1. Utilisation du menu contextuel de Windows . . . . . . . . . . . . . . . . . . . . . . . . . . . . 195

27.2. Utilisation des tâches d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 195

27.3. Utilisation de Acronis Manual Scan . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 198

27.4. Utilisation de la barre d'activité d'analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 199

28. Comment planifier l'analyse de l'ordinateur ... .... ... . ... . ... . .. 200

Aide et résolution des problèmes ................................ 202

vi

Page 7

29. Résolution des problèmes . ... . ... . ... . ... . ... .... .... .... .... .... . 203

29.1. Problèmes d'installation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 203

29.1.1. Erreurs de Validation de l'Installation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 203

29.1.2. L'installation a échoué . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 204

29.2. Le Services Acronis AntiVirus 2010 ne répondent pas . . . . . . . . . . . . . . . . . . . . 205

29.3. La désinstallation de Acronis AntiVirus 2010 a échoué . . . . . . . . . . . . . . . . . . . 206

30. Support .. . ... . ... . ... .... .... .... .... .... ... . ... . ... . ... . ... . ... .... 208

Glossaire . . ... . ... . ... . ... . ... .... .... .... .... .... ... . ... . ... . ... . ... . ... ... 209

vii

Page 8

Préface

Ce Manuel d’utilisation est destiné à tous les utilisateurs qui ont choisi Acronis

AntiVirus 2010 comme solution de sécurité pour leur ordinateur personnel. Les

informations présentées dans ce livret sont destinées aussi bien aux utilisateurs

expérimentés en informatique qu’à toute personne sachant utiliser Windows.

Vous trouverez dans ce manuel une description de Acronis AntiVirus 2010, le guide

de son installation, et toutes les indications nécessaires à sa configuration. Vous

découvrirez comment utiliser Acronis AntiVirus 2010, l’actualiser, le tester et le

personnaliser. Vous apprendrez comment exploiter au mieux toutes les ressources

de Acronis.

Nous vous souhaitons un apprentissage agréable et utile.

1. Conventions utilisées dans ce manuel

1.1. Normes Typographiques

Plusieurs styles de texte sont utilisés dans ce livret pour une lisibilité améliorée.

Leur aspect et signification sont présentés dans le tableau ci dessous.

DescriptionApparence

sample syntax

http://www.acronis.fr/support/

« Préface » (p. viii)

filename

option

sample code listing

Les exemples de syntaxe sont imprimés avec

des caractères séparés d'un espace.

Les liens URL pointent vers un emplacement

externe comme un serveur http ou ftp.

Ceci représente un lien interne vers un

emplacement à l’intérieur de ce document.

Les fichiers et répertoires sont imprimés en

utilisant des caractères séparés d’un

espace.

Toutes les informations sur le produit sont

imprimées en utilisant des caractères Gras.

La liste de code est imprimée avec des

caractères séparés d'un espace.

1.2. Avertissements

Les avertissements sont des notes textes graphiquement marquées, offrant à votre

attention des informations additionnelles relatives au paragraphe actuel.

Préface

viii

Page 9

Note

La note est une courte observation. Bien que vous puissiez l’omettre, les notes

apportent des informations non négligeables, comme des fonctions spécifiques ou

un lien à un thème proche.

Important

Cette icône requiert votre attention et nous vous recommandons de ne pas l'ignorer.

Elle fournit habituellement des informations non critiques mais significatives.

Avertissement

Marque une information critique que vous devrez lire attentivement. Rien de négatif

ne se passera si vous suivez les indications. Vous devriez le lire et le comprendre car

cette marqué décrit une opération risquée.

2. Structure du manuel

Le manuel est composé de plusieurs parties reprenant les thèmes principaux. S'y

ajoute un glossaire pour l'éclaircissement de certains termes techniques.

Installation et désinstallation. Instructions pour installer Acronis AntiVirus 2010

sur un ordinateur personnel. Elles débutent par les conditions préalables à une

installation réussie, et vous guident tout au long du processus d'installation. Enfin,

la procédure de désinstallation est décrite au cas où vous auriez besoin de

désinstaller Acronis AntiVirus 2010.

Pour démarrer. Contient toutes les informations dont vous avez besoin pour

commencer à utiliser Acronis AntiVirus 2010. Vous découvrirez l'interface Acronis

AntiVirus 2010 et comment corriger des problèmes, configurer des paramètres de

base et enregistrer votre produit.

Mode Intermédiaire. Présente l'interface en Mode Intermédiaire de Acronis

AntiVirus 2010.

Mode Expert. Présentation détaillée de l'interface Expert de Acronis AntiVirus

2010. Vous apprendrez à configurer et à utiliser tous les modules Acronis afin de

protéger efficacement votre ordinateur contre toutes les menaces de codes

malveillants (virus, spyware, rootkits, etc.).

Intégration dans Windows et dans les logiciels tiers. Vous montre comment

utiliser les options de Acronis AntiVirus dans le menu contextuel de Windows et les

barres d'outils Acronis intégrées dans les programmes tiers pris en charge.

Comment faire pour. Donne la marche à suivre pour exécuter rapidement les

tâches les plus courantes dans Acronis AntiVirus 2010.

Aide et résolution des problèmes. Où regarder et à qui demander de l'aide si

quelque chose d'inattendu apparaît.

Glossaire. Le glossaire tente de vulgariser des termes techniques et peu communs

que vous trouverez dans ce document.

Préface

ix

Page 10

Installation et désinstallation

1

Page 11

1. Configuration requise

Vous pouvez installer Acronis AntiVirus 2010 uniquement sur les ordinateurs

fonctionnant avec les systèmes d'exploitation suivants :

● Windows XP (32/64 bits)avec Service Pack 2 ou supérieur

● Windows Vista (32/64 Bit) ou Windows Vista avec Service Pack 1 ou supérieur

● Windows 7 (32/64 bits)

Avant d'installer le produit, vérifiez que le système remplit les conditions minimales

suivantes :

Note

Pour vérifier quel système d'exploitation fonctionne actuellement sur votre ordinateur

ainsi que des informations sur votre matériel, faites un clic-droit sur Poste de travail

et sélectionnez Propriétés dans le menu.

1.1. Configuration système minimale

● 450 Mo d’espace disque disponible

● Processeur 800MHz

● Mémoire RAM :

▶ 512 Mo pour Windows XP

▶ 1 Go pour Windows Vista et Windows 7

● Internet Explorer 6.0

● .NET Framework 1.1 (également disponible dans le kit d'installation)

1.2. Configuration système recommandée

● 600 Mo d’espace disque disponible

● Intel CORE Duo (1,66 GHz) ou processeur équivalent

● Mémoire RAM :

▶ 1 Go pour Windows XP et Windows 7

▶ 1,5 Go pour Windows Vista

● Internet Explorer 7 (ou version supérieure)

● .NET Framework 1.1 (également disponible dans le kit d'installation)

1.3. Logiciels pris en charge

La protection antiphishing est seulement disponible pour :

● Internet Explorer 6.0 (ou version supérieure)

● Mozilla Firefox 2.5 ou supérieur

● Yahoo Messenger 8.5 ou version supérieure

● Windows Live Messenger 8 ou supérieur

Le cryptage des messageries instantanées est disponible seulement pour :

Configuration requise

2

Page 12

● Yahoo Messenger 8.5 ou version supérieure

● Windows Live Messenger 8 ou supérieur

Configuration requise

3

Page 13

2. Préparation de l'Installation

Avant d'installer Acronis AntiVirus 2010, procédez comme suit pour faciliter

l'installation :

● Vérifiez que l'ordinateur où vous prévoyez d'installer Acronis AntiVirus 2010

dispose de la configuration minimale requise. Si l'ordinateur ne dispose pas de

la configuration minimale requise, Acronis AntiVirus 2010 ne pourra pas être

installé, ou, une fois installé, il ne fonctionnera pas correctement, ralentira le

système et le rendra instable. Pour des informations détaillées sur la configuration

nécessaire, veuillez consulter « Configuration requise » (p. 2).

● Connectez-vous à l'ordinateur en utilisant un compte Administrateur.

● Désinstallez tous les logiciels de sécurité de l'ordinateur. L'exécution de deux

programmes de sécurité à la fois peut affecter leur fonctionnement et provoquer

d'importants problèmes avec le système. Windows Defender sera désactivé par

défaut avant le début de l'installation.

Préparation de l'Installation

4

Page 14

3. Installation de Acronis AntiVirus 2010

Vous pouvez acheter et télécharger le fichier d'installation à partir du site web

d'Acronis : http://www.acronis.fr/homecomputing/

Pour installer Acronis AntiVirus 2010, faites un double-clic sur le fichier d'installation.

Vous lancerez ainsi l'assistant d'installation, qui vous guidera pas à pas tout au long

du processus.

Le programme d'installation vérifiera d'abord votre système pour valider l'installation.

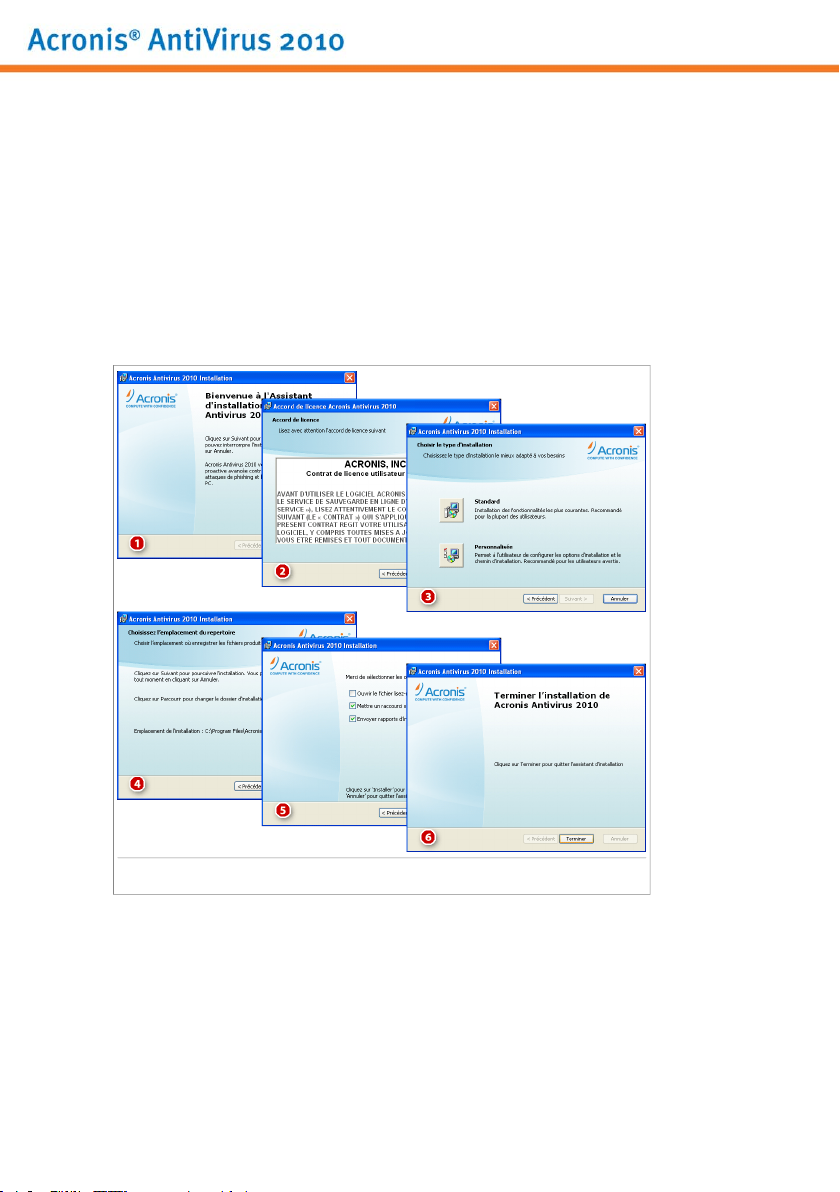

Si l'installation est validée, l'assistant de configuration apparaîtra. L'image suivante

présente les étapes de l'assistant de configuration.

Étapes d’installation

Voici les étapes à suivre pour installer Acronis AntiVirus 2010 :

1. Cliquez sur Suivant. Vous pouvez annuler l'installation à tout moment en cliquant

sur Annuler.

Acronis AntiVirus 2010 vous prévient si d'autres produits antivirus sont installés

sur votre ordinateur. Cliquez sur Supprimer pour désinstaller le produit

Installation de Acronis AntiVirus 2010

5

Page 15

correspondant. Si vous souhaitez poursuivre sans supprimer le produit détecté,

cliquez sur Suivant.

Avertissement

Il est fortement recommandé de désinstaller les autres antivirus avant d'installer

Acronis AntiVirus 2010. Faire fonctionner plusieurs antivirus sur le même ordinateur

le rend généralement inutilisable.

2. Veuillez lire les accords de licence et cliquez sur J'accepte.

Important

Si vous être en désaccord avec les termes du contrat, cliquez sur Annuler. Le

processus sera interrompu et vous quitterez l'installation.

3. Sélectionnez le type d'installation à réaliser.

● Standard - pour installer le programme immédiatement, en utilisant les options

d'installation par défaut. Si vous choisissez cette option, passez directement

à l'étape 6.

● Personnalisé - pour configurer les options d'installation avant d'installer le

programme. Cette option vous permet de modifier le répertoire d'installation.

4. Par défaut, Acronis AntiVirus 2010 sera installé dans C:\Program

Files\Acronis AntiVirus\Acronis AntiVirus 2010. Si vous voulez

choisir un autre répertoire, cliquez sur Parcourir et choisissez le répertoire

d'installation.

Cliquez sur Suivant.

5. Sélectionnez les options du processus d’installation. Les options recommandées

sont sélectionnées par défaut :

● Ouvrir le fichier lisezmoi - pour ouvrir le fichier lisezmoi à la fin de

l’installation.

● Créer un raccourci sur le bureau - pour placer un raccourci Acronis AntiVirus

2010 sur le bureau à la fin de l’installation.

● Désactiver la mise en cache DNS - pour désactiver la mise en cache DNS

(système de noms de domaine) Le service Client DNS peut être utilisé par des

applications malveillantes pour envoyer des informations à travers le réseau

sans votre consentement.

● Envoyer des Rapports d'infection - permet d'envoyer des rapports

d'infection aux Laboratoires Acronis pour analyse. Veuillez noter que ces

rapports ne comprendront aucune donnée confidentielle, telle que votre nom

ou votre adresse IP, et ne seront pas utilisés à des fins commerciales.

Installation de Acronis AntiVirus 2010

6

Page 16

● Désactiver Windows Defender - pour désactiver Windows Defender ; cette

option n’est disponible que sous Windows Vista.

Cliquez sur Installer pour lancer l'installation du programme. Si il n'est pas déjà

installé, Acronis AntiVirus 2010 commencera par installer .NET Framework 1.1.

6. Patientez jusqu'à ce que l'installation soit complète puis cliquez sur Terminer.

Il vous sera peut être demandé de redémarrer votre système pour terminer le

processus d’installation. Il est recommandé de le faire dès que possible

Installation de Acronis AntiVirus 2010

7

Page 17

4. Activation du produit

Lorsque vous redémarrez votre ordinateur après l'installation, le programme

fonctionnera en mode d'évaluation pendant 30 jours. Le produit doit être activé

pendant cette période. Si vous n'activez pas le produit pendant cette période, il

cessera de fonctionner.

Lorsque vous achetez le produit, vous recevrez un numéro de série de 16 caractères

soit dans la boîte, soit par courrier électronique. Le numéro de série de 64 caractères

nécessaire pour l'activation du produit sera envoyé à votre adresse électronique

après que vous ayez entré votre numéro de série de 16 caractères sur la page web

d'enregistrement.

Veuillez noter que l'abonnement d'un an de votre produit débute dès que le numéro

de série de 64 caractères vous est envoyé. Après la période d'abonnement, votre

licence sera périmée et vous ne pourrez plus utiliser le produit. Vous devez acheter

une nouvelle licence pour déverrouiller le produit. Un nouveau numéro de série de

16 caractères vous sera envoyé par courrier électronique et vous devrez répéter la

procédure d'activation.

Activation pas-à-pas

Lorsque vous lancez le programme pour la première fois, il vous demandera si vous

possédez le numéro de série de 64 caractères.

Premier cas - Vous possédez le numéro de série de 64 caractères :

1. Cliquez sur le bouton Oui, je l'ai.

2. Sur la page suivante, collez le numéro de série dans le champ approprié (en

appuyant simultanément sur les touches CTRL + V).

3. Cliquez sur le bouton Activer.

Deuxième cas - Vous ne possédez pas le numéro de série de 64 caractères

mais vous possédez le numéro de série de 16 caractères :

1. Cliquez sur le bouton Obtenir le numéro de série.

2. Sur le site web, entrez les informations de votre compte Acronis, votre numéro

de série de 16 caractères et votre adresse de courrier électronique. Un message

contenant le numéro de série de 64 caractères sera acheminé à l'adresse de

courrier électronique que vous avez spécifiée.

Si vous ne possédez pas encore un compte Acronis, il sera créé en utilisant les

informations que vous avez fournies lorsque vous avez enregistré le produit.

3. Ouvrez le courrier électronique reçu et copiez le numéro de série.

4. Retournez au programme et cliquez sur le bouton Oui, je l'ai.

Activation du produit

8

Page 18

5. Sur la page suivante, collez le numéro de série dans le champ approprié (en

appuyant simultanément sur les touches CTRL + V).

6. Cliquez sur le bouton Activer.

Troisième cas - Vous ne possédez ni le numéro de série de 16 caractères,

ni celui de 64 caractères :

1. Cliquez sur le lien Acheter en ligne.

2. Achetez le produit Le numéro de série de 16 caractères vous sera envoyé par

courrier électronique.

3. Exécutez toutes les étapes du deuxième cas.

Quatrième cas - Vous ne possédez aucun numéro de série et vous souhaitez

essayer le produit d'abord :

1. Cliquez sur le bouton Plus tard. Vous profiterez du produit fonctionnel complet

pendant la durée de la période d'évaluation.

2. Si vous décidez d'acheter le produit, exécutez toutes les étapes du troisième cas.

Activation du produit

9

Page 19

5. Réparer ou supprimer Acronis

Si vous voulez réparer ou supprimer Acronis AntiVirus 2010, suivez ce chemin à

partir du menu Démarrer de Windows : Démarrer → Programmes → Acronis

AntiVirus 2010 → Réparer ou Supprimer.

Il vous sera demandé confirmation de votre choix en cliquant sur Suivant. Une

nouvelle fenêtre apparaîtra dans laquelle vous pourrez choisir:

● Réparer - pour réinstaller tous les composants choisis lors de l’installation

précédente.

Si vous décidez de réparer Acronis AntiVirus 2010, une nouvelle fenêtre s'affiche.

Cliquez sur Réparer pour lancer le processus.

Redémarrez l'ordinateur lorsque cela vous sera démandé puis cliquez sur Installer

pour réinstaller Acronis AntiVirus 2010.

Une fois l'installation achevée, une nouvelle fenêtre s'affiche. Cliquez sur

Terminer.

● Supprimer - pour supprimer tous les composants installés.

Note

Nous vous recommandons de sélectionner Supprimer pour que la réinstallation

soit saine.

Si vous décidez de supprimer Acronis AntiVirus 2010, une nouvelle fenêtre

s'affiche.

Important

Uniquement Windows Vista ! Si vous supprimez Acronis AntiVirus 2010, votre

ordinateur ne sera plus protégé contre les menaces de malwares, tels que les virus

et les spywares. Si vous souhaitez activer Windows Defender une fois Acronis

AntiVirus 2010 désinstallé, cochez la case correspondante.

Cliquez sur Supprimer pour désinstaller Acronis AntiVirus 2010 de votre

ordinateur.

Une fois la désinstallation achevée, une nouvelle fenêtre s'affiche. Cliquez sur

Terminer.

Note

A l'issue de la désinstallation, nous vous recommandons de supprimer le

sous-dossier Acronis AntiVirus du dossier Program Files.

Réparer ou supprimer Acronis

10

Page 20

Pour démarrer

11

Page 21

6. Présentation

Une fois Acronis AntiVirus 2010 installé, votre ordinateur est protégé.

6.1. Ouverture de Acronis AntiVirus 2010

Pour accéder à l'interface principale de Acronis AntiVirus 2010, cliquez dans le menu

Démarrer de Windows sur Démarrer → Programmes → Acronis AntiVirus 2010

→ Acronis AntiVirus 2010 ou double-cliquez directement sur l'icône Acronis de

la zone de notification.

6.2. Modes d'affichage de l'interface utilisateur

Acronis AntiVirus 2010 répond aux besoins de tous les utilisateurs, qu'ils soient

débutants ou armés de solides connaissances techniques. Son interface utilisateur

graphique est conçue pour s'adapter à chaque catégorie d'utilisateurs.

Vous pouvez choisir d'afficher l'interface utilisateur avec l'un des trois modes, en

fonction de vos compétences en informatique et de votre connaissance de Acronis.

DescriptionMode

Mode Débutant

Mode Intermédiaire

Mode Expert

Convient aux débutants en informatique et aux

personnes qui souhaitent que Acronis AntiVirus 2010

protège leur ordinateur et leurs données sans être

interrompues. Ce mode est facile à utiliser et ne

requiert de votre part que très peu d'interventions.

Vous devez simplement corriger les problèmes

rencontrés comme indiqué par Acronis AntiVirus 2010.

Un assistant intuitif vous guidera pas à pas dans la

résolution de ces problèmes. Vous pouvez également

réaliser des tâches courantes comme la mise à jour

des signatures de virus Acronis AntiVirus 2010 et des

fichiers du programme ou l'analyse de l'ordinateur.

Conçu pour des utilisateurs ayant des compétences

moyennes en informatique, ce mode étend les

possibilités du Mode Débutant.

Vous pouvez corriger les problèmes séparément et

choisir les éléments à surveiller. De plus, vous pouvez

gérer à distance les produits Acronis installés sur les

ordinateurs de votre foyer.

Ce mode, qui convient à des utilisateurs ayant plus de

connaissances techniques, vous permet de configurer

Présentation

12

Page 22

DescriptionMode

en détail chaque fonctionnalité de Acronis AntiVirus

2010. Vous pouvez également utiliser toutes les tâches

fournies pour protéger votre ordinateur et vos données.

Par défaut, l'interface s'affiche en mode Intermediate (Intermédiaire). Pour modifier

le mode de l'interface utilisateur, suivez les étapes suivantes :

1. Lancer Acronis AntiVirus 2010.

2. Cliquez sur le bouton Configuration dans l'angle supérieur droit de la fenêtre.

3.

Dans la catégorie Configuration de l'Interface Utilisateur, cliquez sur la flèche

du bouton et sélectionnez le mode souhaité à partir du menu.

4. Cliquez sur OK pour enregistrer et appliquer les modifications.

6.2.1. Mode Débutant

Si vous êtes débutant en informatique, afficher l'interface utilisateur en Mode

Débutant peut être le choix vous convenant le mieux. Ce mode est simple à utiliser

et ne requiert que très peu d'interventions de votre part.

Mode Débutant

La fenêtre est constituée de quatre sections principales :

● L'État de Sécurité vous avertit si des problèmes affectent la sécurité de votre

ordinateur et vous aide à les corriger. Si vous cliquez sur Corriger tous les

problèmes, un assistant vous aidera à supprimer facilement toutes les menaces

Présentation

13

Page 23

affectant votre ordinateur et la sécurité de vos données. Pour plus d'informations,

reportez-vous à « Correction des problèmes » (p. 32).

● Protéger Votre PC est l'endroit où vous pouvez trouver les tâches nécessaires

à la protection de votre ordinateur et de vos données. Les tâches disponibles que

vous pouvez réaliser sont différentes selon le profil d'utilisation sélectionné.

▶ Le bouton Analyser lance une analyse standard de votre système et recherche

la présence de virus, spywares et autres malwares. L'Assistant d'Analyse

Antivirus apparaîtra et vous guidera tout au long du processus d'analyse. Pour

plus d'informations sur cet assistant, veuillez consulter « Assistant d'analyse

antivirus » (p. 43).

▶ Le bouton Mettre à jour vous aide à mettre à jour les signatures de virus et

les fichiers du produit Acronis AntiVirus 2010. Une nouvelle fenêtre apparaît

affichant l'état de la mise à jour. Si des mises à jour sont détectées, elles sont

automatiquement téléchargées et installées sur votre ordinateur.

▶ Lorsque le profil Standard est sélectionné, le bouton Contrôle de

Vulnérabilités lance un assistant qui vous aide à détecter et à corriger les

vulnérabilités du système, comme des logiciels non à jour ou des mises à jour

Windows manquantes. Pour plus d'informations, reportez-vous à la section

« Assistant du Contrôle de Vulnérabilité » (p. 55).

▶ Lorsque le profil Gamer est sélectionné, le bouton Activer/Désactiver le

Mode Jeu vous permet d'activer/de désactiver le Mode Jeu. Le Mode Jeu modifie

temporairement les paramètres de protection afin de minimiser leur impact

sur les performances du système.

● Entretenez Votre PC est l'endroit où vous pouvez trouver des tâches

supplémentaires pour protéger votre ordinateur et vos données.

▶ Analyse approfondie du système lance une analyse complète de votre

système pour rechercher tous les types de malwares.

▶ Analyse de Mes Documents recherche la présence de virus et autres

malwares dans les répertoires les plus souvent utilisés : Mes Documents et

Bureau. Cela garantit la sécurité de vos documents, un espace de travail sûr

et des applications s'exécutant au démarrage saines.

▶ Analyse automatique à l'ouverture de session analyse les éléments qui

s'exécutent lorsque vous vous connectez à Windows.

● Profil Utilisateur indique le profil utilisateur en cours d'utilisation. Le profil

d'utilisation reflète les principales activités réalisées avec l'ordinateur. L'interface

du produit s'adapte à votre profil d'utilisation pour vous permettre d'accéder

facilement à vos tâches favorites.

Si vous souhaitez changer de profil ou modifier celui que vous utilisez en ce

moment, cliquez sur le profil et suivez l'assistant de configuration.

Présentation

14

Page 24

Dans l'angle supérieur droit de la fenêtre se trouve le bouton Configuration. Il

ouvre une fenêtre où vous pouvez modifier le mode de l'interface utilisateur et

activer ou désactiver les principaux paramètres de Acronis AntiVirus 2010. Pour

plus d'informations, reportez-vous à « Configuration des Paramètres de base » (p.

35).

Dans l'angle inférieur droit de la fenêtre, vous trouverez plusieurs liens utiles.

DescriptionLien

Acheter/Renouveler

Enregistrement

Support

Aide

Journaux

Ouvre une page Web où vous pouvez acheter une clé de

licence pour le produit Acronis AntiVirus 2010.

Vous permet de saisir votre numéro de série et de consulter

l'état de votre enregistrement.

Vous permet de contacter l'équipe du Support Technique

Acronis.

Vous donne accès à un fichier d'aide qui vous montrera

comment utiliser Acronis AntiVirus 2010.

Vous permet d'afficher un historique détaillé de toutes les

tâches exécutées par Acronis AntiVirus 2010 sur votre

système.

6.2.2. Mode Intermédiaire

Conçu pour des utilisateurs ayant des compétences informatiques moyennes, le

Mode Intermédiaire est une interface simple qui vous donne accès à tous les modules

à un niveau basique. Vous devrez prêter attention aux avertissements et aux alertes

critiques et corriger les problèmes indésirables.

Présentation

15

Page 25

Mode Intermédiaire

La fenêtre du Mode Intermédiaire se compose de cinq onglets. Le tableau suivant

décrit brièvement chaque onglet. Pour plus d’informations, veuillez vous référer à

la partie « Mode Intermédiaire » (p. 62) de ce guide d’utilisation.

DescriptionOnglet

Tableau de bord

Antivirus

Antiphishing

Vulnérabilité

Réseau

Affiche l'état de sécurité de votre système et vous permet de

réinitialiser le profil d'utilisation.

Affiche l'état du module antivirus qui vous aide à maintenir

votre Acronis AntiVirus 2010 à jour et votre système protégé

contre les virus.

Affiche l'état des modules qui vous protègent contre le

phishing (vol d'informations personnelles) lorsque vous êtes

en ligne.

Affiche l'état du module d'analyse des vulnérabilités qui vous

aide à maintenir à jour les logiciels majeurs de votre

ordinateur. Vous pouvez facilement corriger ici toute

vulnérabilité susceptible d'affecter la sécurité de votre

ordinateur.

Affiche la structure du réseau domestique Acronis. Vous

pouvez effectuer ici plusieurs actions pour configurer et gérer

les produits Acronis installés sur votre réseau domestique.

Présentation

16

Page 26

DescriptionOnglet

De cette façon, vous pouvez gérer la sécurité de votre réseau

domestique à partir d'un seul ordinateur.

Dans l'angle supérieur droit de la fenêtre se trouve le bouton Configuration. Il

ouvre une fenêtre où vous pouvez modifier le mode de l'interface utilisateur et

activer ou désactiver les principaux paramètres de Acronis AntiVirus 2010. Pour

plus d'informations, reportez-vous à « Configuration des Paramètres de base » (p.

35).

Dans l'angle inférieur droit de la fenêtre, vous trouverez plusieurs liens utiles.

DescriptionLien

Acheter/Renouveler

Enregistrement

Support

Aide

Journaux

Ouvre une page Web où vous pouvez acheter une clé de

licence pour le produit Acronis AntiVirus 2010.

Vous permet de saisir votre numéro de série et de consulter

l'état de votre enregistrement.

Vous permet de contacter l'équipe du Support Technique

Acronis.

Vous donne accès à un fichier d'aide qui vous montrera

comment utiliser Acronis AntiVirus 2010.

Vous permet d'afficher un historique détaillé de toutes les

tâches exécutées par Acronis AntiVirus 2010 sur votre

système.

6.2.3. Mode Expert

Le Mode Expert vous donne accès à chaque composant de Acronis AntiVirus 2010.

Vous pouvez y configurer Acronis AntiVirus 2010 en détail.

Note

Le Mode Expert convient aux utilisateurs ayant des compétences en informatique

supérieures à la moyenne, qui connaissent les types d'e-menaces auxquels un

ordinateur est exposé et qui savent comment fonctionnent les programmes de

sécurité.

Présentation

17

Page 27

Mode Expert

À gauche de la fenêtre figure un menu contenant l'intégralité des modules de

sécurité. Chaque module comprend un ou plusieurs onglet(s) où vous pouvez

configurer les paramètres de sécurité correspondants, et effectuer des actions de

sécurité ou des tâches administratives. Le tableau suivant décrit brièvement chaque

module. Pour plus d’informations, veuillez vous référer à la partie « Mode Expert »

(p. 84) de ce guide d’utilisation.

DescriptionModule

Général

Antivirus

Contrôle Vie privée

Vous permet d'accéder aux paramètres généraux ou de

consulter le tableau de bord et des informations détaillées

sur le système.

Vous permet de configurer en détail votre antivirus et les

opérations d'analyse, de définir les exceptions et de configurer

le module Quarantaine.

Vous permet d'éviter le vol de données sur votre ordinateur

et de protéger votre vie privée lorsque vous êtes en ligne.

Présentation

18

Page 28

DescriptionModule

Vulnerabilité

Cryptage

Mode Jeu/Portable

Réseau

Mise à jour

Dans l'angle supérieur droit de la fenêtre se trouve le bouton Configuration. Il

ouvre une fenêtre où vous pouvez modifier le mode de l'interface utilisateur et

activer ou désactiver les principaux paramètres de Acronis AntiVirus 2010. Pour

plus d'informations, reportez-vous à « Configuration des Paramètres de base » (p.

35).

Dans l'angle inférieur droit de la fenêtre, vous trouverez plusieurs liens utiles.

Vous permet de maintenir à jour les logiciels majeurs de votre

ordinateur.

Vous permet de crypter les communications Yahoo et Windows

Live (MSN) Messenger.

Vous permet de reporter les tâches Acronis programmées si

votre ordinateur portable fonctionne sur batterie, ainsi que

de désactiver toutes les alertes et pop-up lorsqu'un jeu vidéo

est lancé.

Vous permet de configurer et de gérer les différents

ordinateurs présents dans votre foyer.

Vous permet d'obtenir des informations sur les dernières

mises à jour, de mettre à jour votre produit et de configurer

en détail le processus de mise à jour.

DescriptionLien

Acheter/Renouveler

Enregistrement

Support

Aide

Journaux

Ouvre une page Web où vous pouvez acheter une clé de

licence pour le produit Acronis AntiVirus 2010.

Vous permet de saisir votre numéro de série et de consulter

l'état de votre enregistrement.

Vous permet de contacter l'équipe du Support Technique

Acronis.

Vous donne accès à un fichier d'aide qui vous montrera

comment utiliser Acronis AntiVirus 2010.

Vous permet d'afficher un historique détaillé de toutes les

tâches exécutées par Acronis AntiVirus 2010 sur votre

système.

6.3. Configuration d'Acronis AntiVirus 2010

Acronis AntiVirus 2010 vous permet de configurer très simplement les paramètres

principaux de Acronis AntiVirus 2010 et son interface en créant un profil d'utilisateur.

Présentation

19

Page 29

Le profil d'utilisation reflète les principales activités réalisées avec l'ordinateur.

L'interface du produit s'adapte à votre profil d'utilisation pour vous permettre

d'accéder facilement à vos tâches favorites.

Par défaut, le profil Typical (Standard) est appliqué après l'installation de Acronis

AntiVirus 2010. Ce profil correspond aux ordinateurs servant principalement à

naviguer sur Internet et aux activités multimédia.

Pour reconfigurer le profil d'utilisation, suivez ces étapes :

1. Lancer Acronis AntiVirus 2010.

2. Cliquez sur le bouton Configuration dans l'angle supérieur droit de la fenêtre.

3. Dans la catégorie Paramètres de l'interface utilisateur cliquez sur Reconfigurer

le profil.

4. Suivez l'assistant de configuration.

6.3.1. Étape 1 - Sélectionner le Profil d'Utilisation

Profils d'Utilisation

Cliquez sur le bouton qui décrit le mieux les activités réalisées avec cet ordinateur

(le profil d'utilisation).

Présentation

20

Page 30

DescriptionOption

Standard

Personnalisé

Vous pourrez ensuite réinitialiser le profil d'utilisation à partir de l'interface du

produit.

Cliquez ici si vous utilisez ce PC principalement pour naviguer

sur Internet et réaliser des activités multimédia.

Cliquez ici si ce PC est surtout utilisé pour jouer.Gamer

Cliquez ici si vous voulez configurer tous les principaux

paramètres de Acronis AntiVirus 2010.

6.3.2. Étape 2 - Description de l'ordinateur

Description de l'ordinateur

Sélectionnez les options qui s'appliquent à votre ordinateur :

● Cet ordinateur fait partie d'un réseau personnel. Sélectionnez cette option

si vous souhaitez gérer le produit Acronis que vous avez installé sur cet ordinateur

à distance (à partir d'un autre ordinateur) Une étape supplémentaire de l'assistant

vous permettra de configurer le module de Gestion du Réseau Personnel.

● Cet ordinateur est un ordinateur portable. Sélectionnez cette option si vous

souhaitez que le Mode Portable soit activé par défaut. En Mode Portable, les tâches

d'analyse planifiées ne sont pas effectuées car elles nécessitent plus de ressources

système et donc, réduisent l'autonomie de la batterie.

Présentation

21

Page 31

Cliquez sur Suivant pour continuer.

6.3.3. Étape 3 - Sélectionner l'Interface Utilisateur

Modes d'affichage de l'interface utilisateur

Cliquez sur le bouton qui décrit le mieux vos compétences en informatique pour

sélectionner le mode de l'interface utilisateur approprié. Vous pouvez choisir

d'afficher l'interface utilisateur avec l'un des trois modes, en fonction de vos

compétences en informatique et de votre connaissance de Acronis AntiVirus 2010.

Mode Débutant

Présentation

DescriptionMode

Convient aux débutants en informatique et aux personnes

qui souhaitent que Acronis AntiVirus 2010 protège leur

ordinateur et leurs données sans être interrompues.Ce mode

est facile à utiliser et ne requiert de votre part que très peu

d'interventions.

Vous devez simplement corriger les problèmes rencontrés

comme indiqué par Acronis AntiVirus 2010. Un assistant intuitif

vous guidera pas à pas dans la résolution de ces problèmes.

Vous pouvez également réaliser des tâches courantes comme

la mise à jour des signatures de virus Acronis AntiVirus 2010

et des fichiers du programme ou l'analyse de l'ordinateur.

22

Page 32

DescriptionMode

Mode Intermédiaire

Mode Expert

Conçu pour des utilisateurs ayant des compétences moyennes

en informatique, ce mode étend les possibilités du Mode

Débutant.

Vous pouvez corriger les problèmes séparément et choisir les

éléments à surveiller. De plus, vous pouvez gérer à distance

les produits Acronis installés sur les ordinateurs de votre foyer.

Ce mode, qui convient à des utilisateurs ayant plus de

connaissances techniques, vous permet de configurer en

détail chaque fonctionnalité de Acronis AntiVirus 2010. Vous

pouvez également utiliser toutes les tâches fournies pour

protéger votre ordinateur et vos données.

6.3.4. Étape 4 - Configurer le Réseau Acronis

Note

Cette étape apparaît uniquement si vous avez indiqué à l'Étape 2 que l'ordinateur

est connecté à un réseau domestique.

Configuration du réseau Acronis

Présentation

23

Page 33

Acronis AntiVirus 2010 intègre un nouveau module qui vous permet de créer un

réseau virtuel rassemblant tous les ordinateurs de votre foyer, et de gérer les

produits compatibles Acronis installés sur ce réseau.

Si vous voulez que cet ordinateur fasse partie du réseau personnel Acronis, suivez

ces étapes :

1. Sélectionnez Activer le Réseau Personnel.

2. Entrez le même mot de passe d'administration dans chacun des champs de saisie.

Ce mot de passe permet à l'administrateur de gérer le produit Acronis à partir

d'un autre ordinateur.

Cliquez sur Terminer.

6.4. Icône de la zone de notification

Pour gérer l'ensemble du produit plus rapidement, vous pouvez utiliser l'icône

Acronis de la zone de notification. Double-cliquez sur cette icône pour ouvrir

Acronis AntiVirus 2010. Si vous effectuez un clic droit sur cette icône, le menu

contextuel qui apparaît vous permettra de gérer le produit Acronis AntiVirus 2010

plus rapidement.

● Afficher - ouvre l'interface principale Acronis

AntiVirus 2010.

● Aide - ouvre le fichier d'aide, qui explique en détail

comment configurer et utiliser Acronis AntiVirus

2010.

● A propos de - Affichage d'une fenêtre contenant

des informations relatives à Acronis AntiVirus 2010,

ainsi que des éléments d'aide si vous rencontrez

une situation anormale.

● Corriger tous les problèmes - vous aide à résoudre les problèmes de

vulnérabilité de votre ordinateur en matière de sécurité. Si l'option n'est pas

disponible, c'est qu'il n'y a pas de problème à corriger. Pour plus d'informations,

reportez-vous à « Correction des problèmes » (p. 32).

● Activer / désactiver le Mode Jeu - active / désactive le Mode Jeu.

● Mettre à jour - effectue une mise à jour immédiate. Une nouvelle fenêtre apparaît

affichant l'état de la mise à jour.

● Paramètres de base - ouvre une fenêtre où vous pouvez modifier le mode de

l'interface utilisateur et activer ou désactiver les principaux paramètres du produit.

Pour plus d'informations, reportez-vous à « Configuration des Paramètres de

base » (p. 35).

Icône

Présentation

24

Page 34

L'icône de la zone de notification de Acronis vous informe de la présence de

problèmes affectant la sécurité de votre ordinateur et du fonctionnement du

programme en affichant un symbole spécial :

Triangle rouge avec un point d'exclamation : D'importants problèmes

affectent la sécurité de votre système. Ils requièrent votre attention immédiate et

doivent être réglés dès que possible.

Lettre G: Le produit fonctionne en Mode jeu.

Si Acronis AntiVirus 2010 ne fonctionne pas, l'icône de la zone de notification est

grisée . Cela se produit généralement lorsque la clé de licence expire. Cela peut

également avoir lieu lorsque les services Acronis AntiVirus 2010 ne répondent pas

ou lorsque d'autres erreurs affectent le fonctionnement normal de Acronis AntiVirus

2010.

6.5. Barre de l'activité d'analyse

La Barre d’analyse d’activité est une visualisation graphique de l’analyse d’activité

de votre système. Cette petite fenêtre est disponible par défaut uniquement dans

le Mode Expert.

Les barres grises (la Fichiers) montrent le nombre

de fichiers analysés par seconde, sur une échelle

de 0 à 50.

Note

La barre d'analyse d'activité vous prévient lorsque

la protection en temps réel est désactivée en

affichant une croix rouge au-dessus du fichier.

Barre de l'activité d'analyse

6.5.1. Analyser Fichiers et Dossiers

Vous pouvez utiliser la barre d'activité d'analyse pour analyser rapidement des

fichiers et des dossiers. Glissez le fichier ou répertoire que vous voulez analyser et

déposez-le sur la Barre d’analyse de l'activité, comme sur l’image ci-dessous.

Présentation

25

Page 35

Glisser le fichier

Déposer le fichier

L'Assistant d'Analyse Antivirus apparaîtra et vous guidera tout au long du processus

d'analyse. Pour plus d'informations sur cet assistant, veuillez consulter « Assistant

d'analyse antivirus » (p. 43).

Options d'analyse. Les options d'analyse sont déjà configurées pour que la

détection soit la meilleure possible. Si des fichiers infectés sont détectés, Acronis

AntiVirus 2010 essaiera de les désinfecter (suppression du code du malware). Si la

désinfection échoue, l'assistant d’analyse antivirus vous proposera d'indiquer d'autres

moyens d'intervenir sur les fichiers infectés. Les options d'analyse sont standard

et vous ne pouvez pas les modifier.

6.5.2. Désactiver/Restaurer la Barre d'Activité d'Analyse

Si vous ne souhaitez plus voir cette barre, il vous suffit de faire un clic-droit dessus

et de choisir Cacher. Pour restaurer la barre d'activité d'analyse, suivez ces étapes

:

1. Lancer Acronis AntiVirus 2010.

2. Cliquez sur le bouton Configuration dans l'angle supérieur droit de la fenêtre.

3. Dans la catégorie Paramètres Généraux, cochez la case correspondant à Barre

d'activité d'analyse .

4. Cliquez sur OK pour enregistrer et appliquer les modifications.

6.6. Analyse Manuelle Acronis

Acronis Manual Scan vous permet d'analyser un dossier particulier ou une partition

d'un disque dur sans avoir à créer une tâche d'analyse. Cette fonctionnalité est

conçue pour être utilisée lorsque Windows a été démarré en Mode sans échec Si

votre système est infecté par un virus résistant, vous pouvez essayer de le supprimer

en faisant démarrer Windows en Mode sans échec et en faisant analyser chaque

partition du disque par Acronis Manual Scan.

Présentation

26

Page 36

Pour accéder à l'Analyse manuelle Acronis, cliquez dans le menu Démarrer de

Windows sur Démarrer → Programmes → Acronis AntiVirus 2010 → Analyse

Manuelle Acronis La fenêtre suivante apparaît:

Analyse Manuelle Acronis

Cliquez sur Ajouter Dossier, sélectionnez l'emplacement que vous voulez analyser

et cliquez sur OK. Si vous voulez analyser plusieurs dossiers, répétez cette action

pour chaque emplacement supplémentaire.

Les chemins vers les emplacements sélectionnés apparaîtront dans la colonne Cible

de l'Analyse. Si vous changez d'avis pour un emplacement donné, cliquez

simplement sur le bouton Supprimer situé en regard de l'emplacement. Cliquez

sur le bouton Supprimer tous les chemins pour supprimer tous les emplacements

qui avaient été ajoutés à la liste.

Une fois les emplacements sélectionnés, cliquez sur Continuer. L'Assistant d'Analyse

Antivirus apparaîtra et vous guidera tout au long du processus d'analyse. Pour plus

d'informations sur cet assistant, veuillez consulter « Assistant d'analyse antivirus »

(p. 43).

Options d'analyse. Les options d'analyse sont déjà configurées pour que la

détection soit la meilleure possible. Si des fichiers infectés sont détectés, Acronis

AntiVirus 2010 essaiera de les désinfecter (suppression du code du malware). Si la

désinfection échoue, l'assistant d’analyse antivirus vous proposera d'indiquer d'autres

moyens d'intervenir sur les fichiers infectés. Les options d'analyse sont standard

et vous ne pouvez pas les modifier.

Présentation

27

Page 37

Que signifie Mode sans échec ?

Le Mode sans échec est une façon particulière de démarrer Windows, principalement

utilisée pour localiser les problèmes liés au fonctionnement normal de Windows.

De tels problèmes peuvent provenir d'un conflit entre pilotes ou de virus empêchant

Windows de démarrer normalement. En Mode sans échec, Windows ne charge qu'un

minimum de composants du système d'exploitation et les pilotes de base. Il n'existe

que quelques applications qui fonctionnent en Mode sans échec. C'est pour cette

raison que la plupart des virus sont inactifs et peuvent être facilement supprimés

quand Windows est utilisé dans ce mode.

Pour faire démarrer Windows en Mode sans échec, redémarrez votre ordinateur et

appuyez sur la touche F8 jusqu'à ce que le menu des fonctions avancées de Windows

s’affiche. Vous pouvez choisir entre plusieurs options de démarrage de Windows

en Mode sans échec. Vous pourrez sélectionner Mode sans échec avec réseau

si vous souhaitez pouvoir accéder à Internet.

Note

Pour plus d'informations sur le Mode sans échec, allez dans le centre d’aide et de

support de Windows (dans le menu Démarrer, cliquez sur Aide et support). Vous

pouvez également rechercher des informations sur Internet.

6.7. Mode Jeu et Mode Portable

Certaines utilisations de l'ordinateur, comme les jeux ou les présentations,

nécessitent plus de performance et de réactivité du système, et aucune interruption.

Lorsque votre ordinateur portable est alimenté par sa batterie, il vaut mieux que

les opérations non indispensables, qui consomment de l'énergie supplémentaire,

soient reportées jusqu'au moment où l'ordinateur portable sera branché sur secteur.

Pour s'adapter à ces situations particulières, Acronis AntiVirus 2010 comprend deux

modes de fonctionnement spéciaux :

● Mode Jeu

● Mode Portable

6.7.1. Mode Jeu

Le Mode Jeu modifie temporairement les paramètres de protection afin de minimiser

leur impact sur les performances du système. Les paramètres suivants sont appliqués

lorsque vous êtes en Mode Jeu :

● Réduire les sollicitations processeur et la consommation de mémoire

● Reporter les mises à jour automatiques et les analyses

● Éliminer toutes les alertes et pop-up

● Analyser uniquement les fichiers les plus importants

Présentation

28

Page 38

Lorsque vous êtes en Mode Jeu, vous pouvez voir la lettre G incrustée sur l'icône

Acronis.

Utilisation du Mode Jeu

Par défaut, Acronis AntiVirus 2010 passe automatiquement en Mode Jeu lorsque

vous lancez un jeu figurant dans la liste des jeux connus de Acronis, ou lorsqu'une

application s'exécute en mode plein écran. Acronis AntiVirus 2010 reprendra

automatiquement le mode de fonctionnement normal lorsque vous fermerez le jeu

ou lorsque l'application détectée quittera le mode plein écran.

Si vous souhaitez activer manuellement le Mode Jeu, utilisez l'une des méthodes

suivantes :

● Faites un Clic-droit sur l’icône Acronis dans la barre d'état et sélectionnez Activer

le Mode Jeu.

● Appuyez sur les touches Ctrl+Shift+Alt+G (le raccourci clavier par défaut).

Important

N'oubliez pas de désactiver le Mode Jeu lorsque vous aurez fini. Pour cela, utilisez les

mêmes méthodes que celles utilisées pour l'activer.

Changer le raccoruci clavier du Mode Jeu

Pour changer le raccourci clavier, suivez ces étapes :

1. Ouvrez Acronis AntiVirus 2010 et faites passer l'interface utilisateur en Mode

Expert.

2. Cliquez sur Mode Jeu / Portable dans le menu de gauche.

3. Cliquez sur l'onglet Mode Jeu.

4. Cliquez sur Paramètres avancés.

5. Sous l'option Utiliser le raccourci, définissez le raccourci clavier désiré :

● Choisissez la touche que vous souhaitez utiliser en cochant l'une des suivantes

: touche Contrôle (Ctrl), Touche Shift(Shift) ou touche Alt (Alt).

● Dans le champ éditable, entrez la lettre que vous souhaitez utiliser.

Par exemple, si vous souhaitez utiliser le raccourci Ctrl+Alt+D, vous devez

cocher seulement Ctrl et Alt et tapez D.

Note

En décochant la case Utiliser le raccourci, vous désactivez le raccourci clavier.

6. Cliquez OK pour sauvegarder les changements.

Présentation

29

Page 39

6.7.2. Mode Portable

Le Mode Portable est spécialement conçu pour les utilisateurs d'ordinateurs portables

et de netbooks. Son objectif est de minimiser l'impact de Acronis AntiVirus 2010

sur la consommation d'énergie lorsque ces périphériques sont alimentés par leur

batterie. En Mode Portable, les tâches d'analyse planifiées ne sont pas effectuées

car elles nécessitent plus de ressources système et donc, réduisent l'autonomie de

la batterie.

Acronis AntiVirus 2010 détecte le passage d'une alimentation secteur à une

alimentation sur batterie et passe automatiquement en Mode Portable. De la même

manière, Acronis AntiVirus 2010 quitte automatiquement le Mode Portable lorsqu'il

détecte que l'ordinateur portable ne fonctionne plus sur batterie.

Pour activer le mode Laptop (Ordinateur portable) de Acronis AntiVirus 2010, suivez

ces instructions :

1. Lancer Acronis AntiVirus 2010.

2. Cliquez sur le bouton Configuration dans l'angle supérieur droit de la fenêtre.

3. Dans la catégorie Paramètres Généraux, cochez la case correspondant à

Détection du Mode Portable.

4. Cliquez sur OK pour enregistrer et appliquer les modifications.

6.8. Détection automatique de périphérique

Acronis AntiVirus 2010 détecte automatiquement la connexion d'un périphérique

de stockage amovible à votre ordinateur et vous propose de l'analyser avant que

vous accédiez à ses fichiers. Ceci est recommandé afin d'empêcher que des virus

ou autres malwares n'infectent votre ordinateur.

Les périphériques détectés appartiennent à l'une des catégories suivantes :

● CD/DVD

● Des mémoires USB, tels que des clés flash et des disques durs externes

● disques réseau (distants) connectés

Lorsqu'un tel périphérique est détecté, une fenêtre d'alerte s'affiche.

Présentation

30

Page 40

Pour analyser le périphérique de stockage, cliquez

simplement sur Oui. L'Assistant d'Analyse Antivirus

apparaîtra et vous guidera tout au long du processus

d'analyse. Pour plus d'informations sur cet assistant,

veuillez consulter « Assistant d'analyse antivirus »

(p. 43).

Si vous ne souhaitez pas analyser le périphérique,

cliquez sur Non. Dans ce cas, il se peut que l'une

des options suivantes vous semble utile :

● Ne plus me demander pour ce type de

périphérique - Acronis AntiVirus 2010 ne

proposera plus d'analyser ce type de

périphériques de stockage lorsqu'ils seront

connectés à votre ordinateur.

● Désactiver la détection automatique de périphérique - On ne vous proposera

plus d'analyser les nouveaux périphériques de stockage lorsqu'ils seront connectés

à l'ordinateur.

Si vous avez désactivé par erreur la détection automatique de périphérique et que

vous voulez l'activer, ou si vous souhaitez configurer ses paramètres, procédez

comme suit :

1. Ouvrez Acronis AntiVirus 2010 et faites passer l'interface utilisateur en Mode

Expert.

2. Allez dans Antivirus>Analyse Antivirus.

3. Dans la liste des tâches d'analyse, localisez la tâche Analyse des périphériques

détectés.

4. Faites un clic droit sur la tâche et sélectionnez Ouvrir. Une nouvelle fenêtre

s'affiche.

5. Dans l'onglet Présentation, configurez les options d'analyse selon vos besoins.

Pour plus d'informations veuillez vous reporter à « Configuration des paramètres

d'analyse » (p. 109).

6. Dans l'onglet Détection, sélectionnez les types de périphériques de stockage à

détecter.

7. Cliquez sur OK pour enregistrer et appliquer les modifications.

Détection de périphérique

Présentation

31

Page 41

7. Correction des problèmes

Acronis AntiVirus 2010 utilise un système de surveillance pour détecter la présence

de problèmes pouvant affecter la sécurité de votre ordinateur et de vos données

et vous en informer. Par défaut, il surveille seulement un ensemble de problèmes

considérés comme très importants. Cependant, vous pouvez le configurer selon vos

besoins en sélectionnant les problèmes spécifiques au sujet desquels vous souhaitez

être averti(e).

Voici comment les problèmes en attente sont signalés :

● Un symbole spécial apparaît sur l'icône de Acronis dans la zone de notification

pour signaler la présence de problèmes en attente.

Triangle rouge avec un point d'exclamation : D'importants problèmes

affectent la sécurité de votre système. Ils requièrent votre attention immédiate

et doivent être réglés dès que possible.

Si vous passez le curseur de la souris sur l'icône, une fenêtre de notification

confirmera la présence de problèmes en attente.

● Lorsque vous ouvrez Acronis AntiVirus 2010, la zone d'état de sécurité indiquera

le nombre de problèmes affectant votre système.

▶ En Mode Intermédiaire, l'état de sécurité apparaît dans l'onglet Tableau de

bord

▶ En Mode Expert, allez dans Général > Tableau de bord pour vérifier l'état

de sécurité.

7.1. Assistant de Correction des Problèmes

La manière la plus simple de corriger les problèmes existants est de suivre pas à

pas l'assistant de Correction des Problèmes. L'assistant vous aide à supprimer

facilement les menaces affectant votre ordinateur et la sécurité de vos données.

Pour ouvrir l'assistant, procédez comme indiqué :

●

Faites un clic droit sur l'icône de Acronis dans la zone de notification et

sélectionnez Corriger tous les problèmes.

● Lancer Acronis AntiVirus 2010. En fonction du mode de l'interface utilisateur,

procédez comme suit :

▶ En Mode Débutant, cliquez sur Corriger tous les problèmes.

▶ En Mode Intermédiaire, allez dans l'onglet Tableau de bord et cliquez sur

Corriger tous les problèmes.

▶ En Mode Expert, allez dans Général>Tableau de bord et cliquez sur Corriger

tous les problèmes.

Correction des problèmes

32

Page 42

Assistant de Correction des Problèmes

L'assistant affiche la liste des failles de sécurité présentes sur votre ordinateur.

Tous les problèmes présents sont sélectionnés pour être corrigés. Si vous ne voulez

pas corriger un problème, cochez simplement la case correspondante. Son état

passera alors à Ignorer.

Note

Si vous ne voulez pas être informé(e) de la présence de certains problèmes, vous

devez configurer le système de contrôle en conséquence, comme décrit dans la

section suivante.

Pour corriger les problèmes sélectionnés, cliquez sur Démarrer. Certains problèmes

sont corrigés immédiatement. Pour d'autres, un assistant vous aide à les corriger.

Les problèmes que cet assistant vous aide à corriger peuvent être regroupés dans

les catégories suivantes :

● Paramètres de sécurité désactivés. Ces problèmes sont corrigés

immédiatement en activant les paramètres de sécurité correspondants.

● Tâches de sécurité préventives que vous avez besoin de réaliser. Un

exemple de ce type de tâches est l'analyse de votre ordinateur. Nous vous

recommandons d'analyser votre ordinateur au moins une fois par semaine. En

général, Acronis AntiVirus 2010 réalisera cette analyse pour vous de façon

automatique. Mais si vous avez modifié la planification de l'analyse ou si la

planification n'a pas été réalisée, ce problème vous sera signalé.

Correction des problèmes

33

Page 43

Un assistant vous aide à corriger ces problèmes.

● Vulnérabilités du Système. Acronis AntiVirus 2010 recherche automatiquement

les vulnérabilités de votre système et vous les signale. Les vulnérabilités du

Système peuvent être :

▶ des mots de passe non sécurisés de comptes utilisateurs Windows

▶ la présence sur votre ordinateur de logiciels non à jour

▶ des mises à jour Windows manquantes

▶ les mises à jour automatiques de Windows sont désactivées

Lorsque de tels problèmes doivent être corrigés, l'assistant de l'analyse de

vulnérabilité est lancé. Cet assistant vous aide à corriger les vulnérabilités du

système qui ont été détectées. Pour plus d'informations, reportez-vous à la section

« Assistant du Contrôle de Vulnérabilité » (p. 55).

7.2. Configuration du système de contrôle

Le système de contrôle est pré-configuré pour surveiller les problèmes pouvant