Page 1

Notice d’utilisation

Clé Wifi

C

W-372

Page 2

SOMMAIRE

PRECAUTIONS DE SECURITE............................................................................................................................................................................2

CONTENU DE LA BOITE......................................................................................................................................................................................3

C

ARACTERISTIQUES TECHNIQUES ..............................................................................................................................................................3

I

NSTALLATION DU LOGICIEL ..........................................................................................................................................................................4

C

ONNEXION A VOTRE RESEAU SANS FIL VIA L’UTILITAIRE WINDOWS.................................................................................8

CONNEXION A VOTRE RESEAU SANS FIL VIA L’UTILITAIRE LISTO.........................................................................................10

P

RÉSENTATION DU LOGICIEL DE CONFIGURATION....................................................................................................................................11

1

. Réseaux sans fil disponibles..........................................................................................................................................................11

1.1. Se connecter à un réseau sans fil .....................................................................................................................................12

1.2. Ajouter un profil au réseau..................................................................................................................................................12

2

. Informations sur la connexion .....................................................................................................................................................14

2.1. Statut du lien ..............................................................................................................................................................................14

2.2. Débit ...............................................................................................................................................................................................14

2.3. Statistiques ..................................................................................................................................................................................15

3

. Profil..........................................................................................................................................................................................................15

4

. Avancé .....................................................................................................................................................................................................17

4.1. Paramètres avancés.................................................................................................................................................................17

4.2. Gestion du certificat ...............................................................................................................................................................18

5

. A propos de ...........................................................................................................................................................................................18

P

ARAMÈTRES D’IDENTIFICATION ET DE CRYPTAGE......................................................................................................................................19

E

XEMPLE DE CONFIGURATION DE CONNEXION AU RÉSEAU.....................................................................................................................20

M

ODE AP..................................................................................................................................................................................................................21

G

UIDE DE DEPANNAGE...................................................................................................................................................................................23

QUESTIONS FREQUEMMENT POSEES.....................................................................................................................................................24

DECLARATION DE CONFORMITE...............................................................................................................................................................26

Page 3

PRECAUTIONS DE SECURITE

A

vant d’utiliser l’appareil pour la pre mière fois, veuillez lir e attentivement ces ins tructions se

r

apportant à la sécurité et les conserver pour référence ultérieur e.

A

ucune pièce de la clé Wi-Fi ne peut être réparée ou remplacée par l’utilisateur. Confiez les

r

éparations et l’entretien ex clusivement à un personnel qualifié. Tout démontage de la clé Wi-

Fi entraînera l’annulation de la garantie.

M

aintenez toujours votre clé Wi-Fi au sec. Ne l’exposez pas à des liquides ou à l’ humidité ni

à la pluie.

Ne placez pas l’appareil dans les endroits suivants :

- à la lumière directe du soleil, à proximité d’une sou rce de chaleur ou d’un radiateur ou dans

tout autre endroit où la température est élevée.

- dans un véhicule clos directement exposé à la lumière directe du soleil, endroits poussiéreux

ou sales,

N

e stockez pas la clé Wi-Fi dans des zones de basse température. Lorsque celle-ci reprend

sa température normale, de l’humidité peut se former à l’intérieur de l’appareil et

endommager les circuits électroniques.

Tenez la clé Wi-Fi h

ors de portée des enfants.

Essuyez uniquement la clé Wi-Fi avec un chiffon doux et sec.

Ne heurtez pas la clé Wi-Fi ou ne l’exposez pas à un choc violent.

L’appareil ne doit pas être exposé à des éclaboussures. Ne placez pas d'objets remplis d'eau,

tels que des vases par exemple, à proximité de l’appareil.

Lorsque vous installez et utilisez l'équipement, laissez une distance minimum de 20 cm entre

l'élément rayonnant et vous.

Cet équipement génère, utilise et peut émettre de l'énergie de fréquence radio. S'il n'est pas

installé et utilisé conformément aux instructions du fabricant, il risque de provoquer des

interférences qui affecteront la réception radiophonique et télévisuelle. Il n'y a toutefois

aucune garantie qu'il ne se produira pas d'interférences dans une installation particulière.

Cet équipement est conçu avec le plus grand soin pour la sécurité des personnes qui

l'installent et qui l'utilisent. C ependant, il faut porter une attention particulière aux risques de

choc électrique et d'électricité statique lors de l'utilisation d'équipements électriques. Tous les

conseils du constructeur de ce produit doivent donc être respectés à tout momen t pour

garantir une utilisation sûre de l'équipement.

Votre appareil transmet et reço it des fréquences radioélectriques autour de 2,4 Ghz. Dans les

environnements où il est considéré que le risque d’interférence avec d’autres dispositifs ou

services, comme dans les aéroports, les hôpitaux et les atmosphères chargées d’oxygène et de

gaz inflammables, est nuisible ou perçu comme nuisible, l’utilisation d’un dispositif sans fil

-2-

V.2.0

Page 4

Si vous possédez un stimulateur cardiaque ou autre prothèse, demandez conseil à votre

médecin.

P

ays de l'UE où l'utilisation est autorisée

La version ETSI de cet appareil La version ETSI de cet appareil est conçue pour une utilisation

domestique et au bureau dans les pays suivants : Autriche, Belgique, Bulgarie, Chypre,

Danemark, Espagne, Estonie, Finlande, France, Allemagne, Grèce, Hongrie, Irlande, Italie,

Lettonie, Lituanie, Luxembourg, Malte, Pays-Bas, Pologne, Portugal, République tchèque,

Roumanie, Royaume-Uni, Slovénie et Slovaquie et Suède.

L'utilisation de la version ETSI de cet appareil est égal ement autorisée dans les États membres

de l'EFTA: Islande, Liechtenstein, Norvège et Suisse.

P

ays de l'UE où l'utilisation n'est pas autorisée

Aucun

CONTENU DE LA BOITE

1 Clé Wi-Fi

1 Notice d’utilisation

1 CD-Rom

CARACTERISTIQUES TECHNIQUES

N

ormes 802.11b, 802.11g et 802.11n

I

nterface USB 2.0 (USB 1.1 compatibles)

B

ande de fréquence 2,412 ~ 2,472/2,422~2462 GHz

V

itesse Jusqu'à 150 Mbps

(Débit théorique pouvant varier selon votre réseau)

Sécurité réseau

WEP, WPA, WPA2 et WPS

A

ntenne

Intégrée

S

ystèmes d’exploitation

Windows XP®* /Vista®* / Windows 7®* (32 et 64 Bits)

Ce produit Listo est compatible avec les marques citées (marques appartenant à des tiers et n’ayant aucun lien

avec Sourcing & Creation).

T

émoin lumineux Liaison/activité.

P

uissance de

t

ransmission

< 20dBm

T

empérature 0 ~ 50°C

H

umidité 10 À 75 %

A

limentation en USB 5 V

20mA

-3-

V.2.0

Page 5

INSTALLATION DU LOGICIEL

Avant de connecter votre clé Wi-Fi, veuillez tout d’abord procéder à l’installation du logiciel fourni.

É

tape 1 Insérez le

CD-ROM d’installation fourni dans le lecteur de CD votre ordinateur. Le menu

d’installation apparaît. Acceptez les termes du contrat de licence, puis cliquez sur Next.

Si l’installation ne se lance pas automatiquement, cliquez sur l'icône D

ÉMARRER puis sur POSTE DE

TRAVAIL

ou ORDINATEUR. Cliquez avec le bouton droit d e la souris sur le lecteur de CD, puis cliquez

sur E

xplorer. Double-cliquez sur setup.exe.

-4-

V.2.0

Page 6

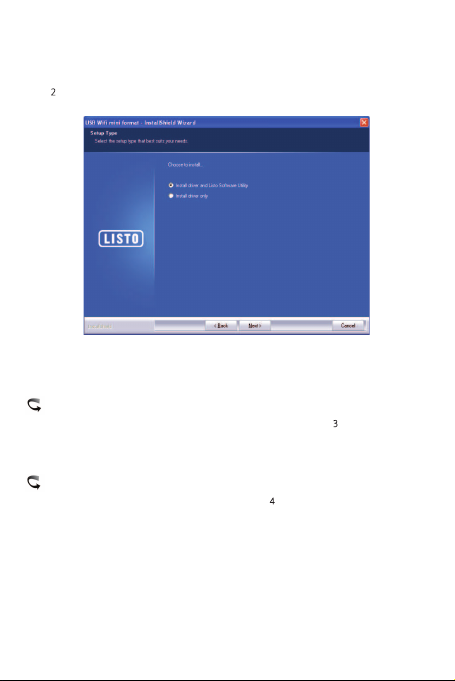

Étape 2 L’écran ci-après apparait :

Pour l’installation du pilote de la c lé Wi-Fi et du logiciel utilitai re, cochez « Install driver and

Listo Software Utility » puis cliquez sur Next. Passez ensuite à l’étape 3

.

Le logiciel utilitaire vous permet de paramétrer votre réseau Wi-Fi avec un niveau de

cryptage élevé. N ous vous conseillons de choisir cette option si vous êtes un utilisateur

averti.

Pour l’installation du pilote de la clé Wi-Fi uniquement, cochez « Install driver only » puis

cliquez sur Next. Passez ensuite directement à l’étape 4

.

Si vous choisissez cette option, il vous faudra configurer votre connexion Wi-Fi avec

Windows®*. Pour une prise en main rapide, nous vous conseillons de choisir cette option.

-5-

V.2.0

Page 7

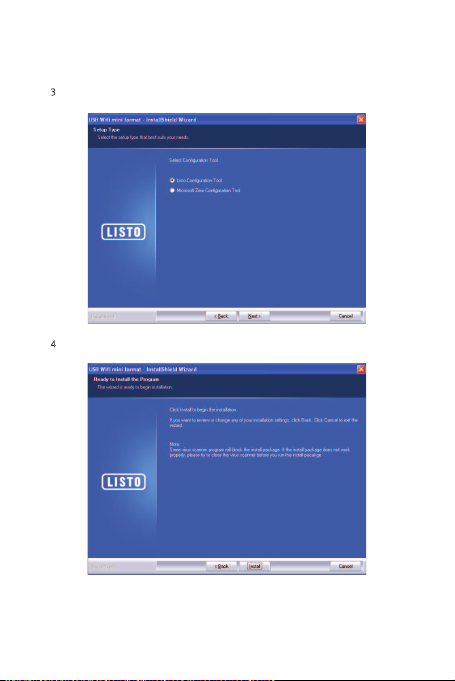

Étape 3 Cochez « Listo Configuration Tool » puis cliquez sur Next.

É

tape 4 Cliquez ensuite sur Install.

-6-

V.2.0

Page 8

Étape 5 Cliquez ensuite sur Finish pour finaliser l’installation.

É

tape 6 Branchez ensuite la clé Wi-Fi dans un port USB libre de votre ordinateur.

É

tape 7 La bulle d’information suivante apparait

Windows XP Windows Vista / 7

Si vous avez choisi l’installation du pilote de la clé Wi-Fi et du logiciel utili taire, reportez-vous

directement à la section Connexion à votre réseau sans fil via l’utilitaire Listo en page 10.

Si vous avez choisi uniquement l’installation du pilote de la clé Wi-Fi, repo rtez-vous directement à

la section Connexion à votre réseau sans fil via l’utilitaire Windows en page 8.

-7-

V.2.0

Page 9

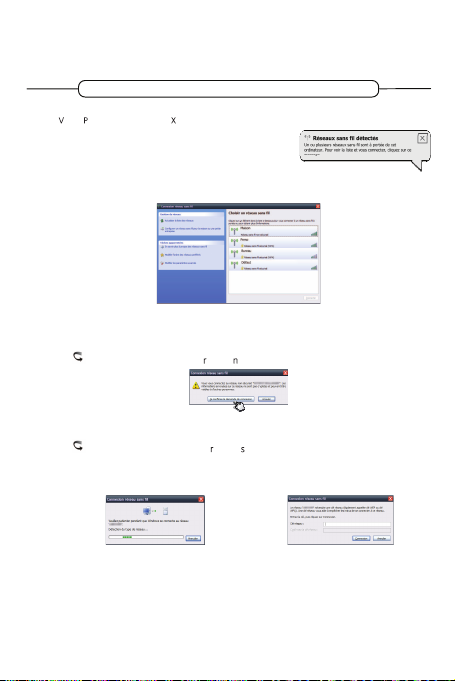

CONNEXION A VOTRE RESEAU SANS FIL VIA L’UTILITAIRE WINDOWS

SI VOUS POSSEDEZ WINDOWS XP

1. Une fois la clé Wi-Fi connectée à un port USB de

votre ordinateur, le message ci-contre apparaît :

2. Cliquez sur le message.

3. Les réseaux sans fil disponibles sont affichés comme représenté ci-dessous :

4. Cliquez sur le réseau auquel vous voulez vous connecter, puis cliquez sur le bouton

Connecter.

Si vous voulez accéder à un réseau non-sécurisé, la fenêtre ci-dessous apparaît :

Cliquez ensuite sur Je confirme la demande de connexion.

Si vous voulez accéder à un réseau sécu risé, l’ordinateur recherche la connexion

réseau puis vous invite à entrer la cl é réseau WEP ou WPA indiquée sur votre box

ADSL ou votre routeur (Pour plus de détails, reportez-vous au manuel de votre

appareil).

5.

Votre ordinateur est à présent connecté au réseau sans fil.

-8-

V.2.0

Page 10

SI VOUS POSSEDEZ WINDOWS VISTA / 7

1. Une fois la clé Wi-Fi connectée à un port USB de votre ordinateur, cliquez sur l’icône

dans la

barre des tâches en bas à droite.

2. La fenêtre ci-dessous apparait :

3. Sélectionnez le réseau auquel vous voulez vous connecter, puis cliquez sur Connecter.

Si vous voulez accéder à un réseau non-sécurisé, la connexion s’effectue automatiquement.

Si vous voulez accéder à un réseau sécurisé , l’ordinateur recherche la connexion réseau puis

affiche la fenêtre suivante. Entrez la clé réseau WEP ou WPA indiquée sur votre box ADSL ou

votre routeur ( Pour plus de détails, reportez-vous au manuel de votre appareil) puis appuyez

sur O

K pour valider.

4. Votre ordinateur est à présent connecté au réseau sans fil.

-9-

V.2.0

Page 11

CONNEXION A VOTRE RESEAU SANS FIL VIA L’UTILITAIRE LISTO

1. Cliquez sur le bouton droit de la souris sur

l’icône

en bas à droite pour faire

apparaitre le menu déroulant ci-contre.

2. Cliquez ensuite sur Lancer config utilitaire pour ouvrir la boite de dialogue c i-dessous :

Lorsque vous lancez le logiciel de configuration pour la première fois, celui-ci se connecte

automatiquement au réseau ayant la plus forte intensité de signal sans définir un profil o u un

paramètre de profil. Le logiciel de configuration recherche les cartes réseaux sans fil puis affic he la

liste des réseaux sans fil disponibles.

Dans la barre des tâches en b as à droite, l’icône change de couleur en fonction de l’ état de la

connexion réseau sans fil :

(Vert) Connecté avec un bon signal de réception

(Jaune) Connecté avec un signal de réception correct

(Rouge) Connecté avec un signal de réception faible.

(Bleu) Pas encore connecté

(Noir) Aucun réseau sans fil détecté.

-10-

V.2.0

Page 12

P

RÉSENTATION DU LOGICIEL DE CONFIGURATION

Profil

Avancé A propos de

Information sur le lien Sondage sur le site

Appuyez sur les icones

pour faire apparaître les boites de dialogues correspondantes.

1

. Réseaux sans fil disponibles

Cliquez sur l’icone

pour afficher les réseaux sans fil disponibles.

!!!"!#!!!$!!%!&

!

-11-

V.2.0

Page 13

1. SSID: Nom du réseau BSS ou IBSS

2

. Type de réseau : Mode infrastructure

pour BSS ou Mod e Ad hoc pour IBSS.

L’icone

indique si le réseau est sécurisé ou non.

3

. Canal en cours d'utilisation.

4

. Mode sans fil pris en charge 802. 11 a

, 802. 11 b , 802. 11 g ou 802. 11n sans fil

de mode.

5

. Sécurité : Indique si le point d'accès fournit un réseau sans fil sécurisé.

6. Réception du signal : Indique en pourcentage la puissance du signal.

Lorsque vous fa ites un clic droit sur un nom de réseau la liste déroulante

apparaît et vous permet de classer les réseaux sans fil par SSID, par canal

ou par intensité du signal.

1

.1. Se co nnecter à un réseau sans fil

Lorsque vous lancez le logiciel de configuration pour la première fois, celui-ci sélectionne

automatiquement le réseau ayant la plus forte intensité de signal.

Si vous désirez vous connecter à un autre réseau sans fil, cliquez sur le réseau sans fil désiré puis

sur le bouton

.

Cliquez sur le bouton

pour remettre à jour les réseaux disponibles.

1

.2. A jouter un profil au réseau

- Cliquez sur le rése au sans fil désiré.

- Cliquez sur le bouton

. La fenêtre ci-dessous apparaît sous la boite de dialogue.

Annuler Suivant

Retour

- Entrez le nom du profil, choisissez le SSID (Nom identifiant le réseau sans fil), puis

définissez s’il s’agit d’un réseau en mode infrastructure ou en mode Ad Hoc.

- Cliquez sur la flèche

pour accéder à l’écran suivant pour définir les paramètres

d’authentification et de cryptage.

-12-

V.2.0

Page 14

- Définissez le type d’identification (Import, Partagée, WPA, WP A-PSK, WPA 2, WPA 2-PSK,

802.1X, WAPI-PSK ou WAPI-CA) ainsi que le type de cryptage associé (Pour plu s de

détails, reportez-vous à la section « P

aramètres d’identification et de cryptage » en page 19).

- Cliquez de nouveau sur la flèch e

pour accéder aux écrans suivants

- Une fois, les param ètres enregistrés, l’écran avec la liste des profils s’affiche.

Ajouter un nouveau profil Importer un profil

Exporter un profil

Supprimer un profil

Éditer un profil

Ajouter une fonction WPS

(Pour plus d e détails, reportez-vous à la

section « 3

. Profil » en page 15)

-13-

V.2.0

Page 15

2

. Informations sur la connexion

Cliquez sur l’icone

pour afficher la fenêtre d’Informations sur la connexion.

2.1. Statut du lien

S

tatut : Affiche le statut de la connexion. Si aucune connexion n’est détectée, il sera

affiché Déconnecté.

E

xtra Info : Affiche le statut du lien en cours

A

uthentification : Affiche le mode d’identification utilisé

C

ryptage : Affiche le type de cryptage utilisé.

T

ype de réseau : Affiche le mode réseau utilisé (Infrastructure ou Ad hoc)

2.2. Débit

L

ink Quality : Affiche en pourcentage la qualité de la connexion en tenant compte du

niveau du signal et du taux d'erreur Tx/Rx.

S

ignal Strength 1 : Affiche en dBm le niveau du signal radio reçu.

S

peed link (Vitesse du lien) : Indique la vitesse de la connexion établie en Mbps.

T

hroughput (Débit) : Affiche le débit instantané en émission et en réception en kbps.

-14-

V.2.0

Page 16

2.3. Statistiques

Cette fenêtre présente les statistiques en émission et réception concernant le protocole 802.11

MIB (Management Information Base).

Appuyez sur le bouton

pour remettre à zéro les compteurs.

3

. Profil

Cliquez sur l’icone

pour afficher directement la fenêtre Liste des profils.

-15-

V.2.0

Page 17

Configurer la fonction WPS

La fonction WPS (Wi-Fi Protected Setup) permet de simplifier la configuration des paramètres de

sécurité de votre réseau Wi-Fi. La fonction WPS est activée uniquement sur les périphé riques

compatibles avec le format WPS.

Cliquez sur l’icone

pour afficher directement la fenêtre Liste des profils puis sur .

Deux méthodes de configuration sont possibles. Sélectionnez PBC ou PIN puis poursuivez

l’installation en cliquant sur l’icone

.

PBC (Push-Button Configuration) : Si votre routeur ou votre box ADSL dispose d’un bouton

WPS, cochez la case « Push-Button Configuration » puis appuyez sur le bouton WPS de

votre routeur.

PIN/Code numérique : Si un code PIN (Perso nal Identification Number) à 8 chiffres est

attribué à votre routeur, sélectionnez l’option « Registraire », puis reportez-le code PIN

dans la case correspondante.

-16-

V.2.0

Page 18

4. Avancé

Cliquez sur l’icone

pour afficher la fenêtre Avancé.

4

.1. Pa ramètres avancés

M

ode sans fil : Permet de sélectio nner le mode sans fil 2,4 GHz, 5GHz (si disponible)

ou 2,4 GHz + 5GHz (si disponible)

C

hoisissez votre code Région Pays : Choisissez le code Pays correspondant au plan de

fréquence autorisé dans le pays d'utilisation

-17-

V.2.0

Page 19

4.2. G estion du certificat

Cette fenêtre permet de gérer les certificats de sécurité.

5

. A propos de

Cliquez sur l’icone

pour afficher le numéro de version du logiciel, de la clé Wifi et l’adresse

MAC de l’ordinateur.

-18-

V.2.0

Page 20

P

ARAMÈTRES D’IDENTIFICATION ET DE CRYPTAGE

La technologie W

EP (Wireless Equiv alent Privacy) a été remplacée par la technologie WPA (Wi-Fi

Protected Access), puis par le WPA 2. Les cryptages WPA et WPA2 sont considérés comme plus

sécuritaires que le W

EP. A l’intérieur de ces technologies, il existe différents niveaux de sécurité

(TKIP, AES…), qui peuvent même parfois être associés (TKIP-MFP, AES-MFP,…). À noter que le WPA

ne peut être utilisé que si le matériel wifi et le système d’exploitation le supporte. Pour vérifier la

compatibilité de votre matériel avec le protocole WPA, vérifiez si votre carte wifi est à la norme

802.11g.

None Sans protocole de cryptage

IMPORT

WEP

Protocole qui intègre un mécanisme simple de cryptage des

données, via un fonctionnement par clé secrète de 64 à 128 bits.

PARTAGEE WEP

Protocole qui intègre un mécanisme simple de cryptage des

données, via un fonctionnement par clé secrète de 64 à 128 bits.

TKIP

Cryptage, développé pour remplacer le WEP sans que des

modific

ations matérielles ne soient nécessaires.

WPA

AES Cryptage renforcé à clef symétriques de 128, 192 et 256 bits

TKIP

Cryptage, développé pour remplacer le WEP sans que des

modific

ations matérielles ne soient nécessaires.

WPA-PSK

AES Cryptage renforcé à clef symétriques de 128, 192 et 256 bits

TKIP

Cryptage, développé pour remplacer le WEP sans que des

modific

ations matérielles ne soient nécessaires.

AES Cryptage renforcé à clef symétriques de 128, 192 et 256 bits

TKIP (MFP)

Cryptage, développé pour remplacer le WEP sans que des

modific

ations matérielles ne soient nécessaires.

WPA2x

AES (MFP)

Cryptage complémentaire à clef symétriques de 128, 192 et 256

bits

TKIP

Cryptage, développé pour remplacer le WEP sans que des

modific

ations matérielles ne soient nécessaires.

WPA2-PSK

AES

Cryptage complémentaire à clef symétriques de 128, 192 et 256

bits.

802.1X WEP

Protocole qui intègre un mécanisme simple de cryptage des

données, via un fonctionnement par clé secrète de 64 à 128 bits.

WAPI-PSK SMS4 Cryptage complémentaire par blocs de 128 bits.

WAPI-CA SMS4 Cryptage complémentaire par blocs de 128 bits.

-19-

V.2.0

Page 21

EXEMPLE DE CONFIGURATION DE CONNEXION AU RÉSEAU

Sélectionnez le réseau auquel vous souhaitez vous connecter.

Sélectionnez l’authentification associée au cryptage. Appuyez sur la flèche vers d e droite

pour

valider.

Sélectionnez le numéro de la clé, et son format. La clé doit correspondre à celle du point d'ac cès. Il

existe différents formats pour saisir la clé.

Hexadécimal (40 bits) : 10 caractères hexadécimaux.

Hexadécimal (128 bits) : 32 caractères hexadécimaux.

ASCII (40 bits) : 5 caractères ASCII.

ASCII (128 bits) : 13 caractères ASCII

Entrez la clé d’identification dans la zone de texte. Appuyez sur la flèche vers de droite

pour

valider.

-20-

V.2.0

Page 22

MODE AP

Cette clé wifi peut être utilisée comme un point d’accès destiné à créer des réseaux sans fil et à

transmettre des signaux. Votre ordinateur, déjà connecté sur internet, est utilisé comme un

routeur, permettant à d’autres utilisateurs de se connecter au web.

A

ttention, l’utilisation du mode AP requiert une configuration spécifique des

p

aramètres réseaux de votre ordinateur.

Pour basculer du mode station en mode AP (Point d’accès), faîtes un clic-droit sur l’icône située e n

bas à droite de l’écran puis sélectionnez « Basculer en mode AP ».

Une nouvelle interface apparaît, permettant de gérer la connexion wifi par point d’accès.

-21-

V.2.0

Page 23

' (

)

!

' Configuration du point d’accès (SSID, sélection de la bande de fréquence).

( Autoriser ou non les transmissions entre les utilisateurs utilisant ce point d’accès.

) Informations techniques.

* Visualiser la liste des ordinateurs connectés.

+ Autoriser certains ordinateurs à se connecter à votre ordinateur en filtrant les adresses MAC.

-22-

V.2.0

Page 24

GUIDE DE DEPANNAGE

Si vous rencont rez des problèmes lorsque vous utilisez cette clé wifi, veuillez vérifier ce guide de

dépannage avant de contacter votre revendeur.

Scénario Solution

Aucun réseau

sans fil n’est

détecté

! Cliquez plusieurs fois sur Analyser.

! Rapprochez-vous du point d’accès de votre réseau sans fil.

! La fonction 'Ad hoc' est peut-être activée.

! Repositionnez la clé Wi-Fi (vous devrez peut-être déplacer votre

ordinateur si vous utilisez un ordinateur portable) et cliquez

plusieurs fois sur bouton Analyser.

Rien ne se passe

lorsque je clique

sur «Lancer les

utilitaires de

configuration»

! Assurez-vous que la c lé Wi-Fi est bien insérée dans le port USB de

votre ordinateur. Si l'icone de l'utilitaire de configu ration

est

noire, la clé wifi n'est pas détectée par votre ordinateur.

! Redémarrez l'ordinateur et essayez de nouveau.

! Retirez la clé Wi-Fi et insérez-la dans un autre port USB.

! Supprimer le pilote et réinstallez-le.

Aucune

connexion

possible avec

certains réseaux

sans fil

! Cliquez sur Connecter plusieurs fois.

! Si le SSID du point d'accès auquel vous souhaitez vous connecter est

masqué, entrez le SSID correct du réseau sans fil auquel vous

souhaitez vous connecter. Contact ez le propriétaire du réseau pour

obtenir le SSID exact.

! Vous devez entrer le mot de passe correct et la clé de sécurité pour

vous connecter à un réseau sans fil crypté. Contactez l e propriétaire

du réseau pour obtenir le SSID, le mot de passe et la clé de sécurité.

! Vous souhaitez vous connecter à un réseau sans fil qui admet

uniquement certaines adresses MAC. Contactez le propriétaire du

réseau pour qu’il ajoute l'adresse MAC de votre ordinateur à la liste

des adresses autorisées.

-23-

V.2.0

Page 25

QUESTIONS FREQUEMMENT POSEES

Q

u’est ce que la norme IEEE 802. 11 g ?

Il s’agit de l’une des norm es 802. 11 appliquées aux réseaux sans fil. La norme 802. 11 g permet

un taux de transfert des données jusqu’à 54 Mbit/s sur la bande de fréquence des 2,4 GHz. La

norme 802. 11 g est la technologie de réseau sans fil grand public pour la maison, bureau et

réseaux publics.

Q

u’est ce que la Norme IEEE 802. 11 b ?

Il s’agit de l’une des normes 802. 11 appliquées aux réseaux sans fil. La norme IEEE 802. 11 b

permet à des périphériques réseau de différentes marques de communiquer entre eux.

Q

uelles sont les fonctionnalités IEEE 802.11 prises en charge ?

Protocole CSMA/CA avec accusé réception

Itinérance multicanal

Sélection de débit automatique

Fonctionnalité RTS/CTS.

Fragmentation

Gestion de l'alimentation

Q

u’est ce que le mode Ad-hoc ?

Un réseau sans fil est défini en mode Ad-hoc quand plusieurs ordinateurs sont configurés pou r

communiquer entre eux, point à point, sans l’intervention d’un point d’accès.

Q

u’est ce que le mode infrastructure ?

Un réseau sans fil est défini en mode infrastructure quand plusieurs ordinateurs sont configurés

pour communiquer entre eux via un point d’accès sans fil.

Q

u’est ce que BSS ID?

Un réseau local ad hoc est appelé un Basic Service Set (BSS). Les ordinateurs dans un BSS doivent

être configurés avec le même identifiant BSS.

Q

u’est ce que le WEP?

Le WEP (Wired Equivalent Privacy) est un système de protection des données basé sur un

algorithme de clé partagée de 40 bits.

Qu’est ce que le AES?

Le standard de chiffrement AES (Advanced Encryption Standard) permet d'assurer le plus haut

degré de sécurité des informations.

-24-

V.2.0

Page 26

Est-ce que les informations peuvent être interceptées lors de la tra nsmission ?

Un réseau sans fil offre une double protection en matière de sécurité. Au niveau matériel, il

dispose de la fonction de cryptage via la technologie DSSS (Direct Sequence Spread Spectrum).

Au niveau logiciel, il dispose d’une fonction de crypta ge (WEP) pour améliorer la sécurité et le

contrôle des accès.

Q

u’est ce que le WPS?

La fonction WPS (Wi-Fi Protected Setup) permet d’établir automatiquement des connexions

cryptées ou non entre les ordinateurs équipés en Wi-Fi et un point d'accès . L’utilisateur appuie sur

le bouton WPS du périphérique ou clique sur le bouton WPS du logiciel pour activer la fonction.

La connexion est ensuite automatique. Il existe deux types de WPS : PBC (Configuration PushButton) et le code PIN.

-25-

V.2.0

Page 27

DECLARATION DE CONFORMITE

S

ourcing&Creation

C

RT de LESQUIN

R

ue de la HAIE PLOUVIER

5

9 273 FRETIN

Nous déclarons que le produit désigné ci-dessous :

- Clé Wifi

- Marque : Listo

- Modèle : CW-372

- Code article : 871372

- Code EAN : 3497678713726

est conforme aux dispositions des réglementations et directives CE suivantes :

- Directive 2002/95/CE relative à la limitation de l’utilisation de certaines

substances dans les équipements électriques et électroniques.

- Directive 2006/95/CE relative au matériel électrique.

- Directive 2004/108/CE relative à la compatibilité électromagnétique.

- Directive 1999/5/CE relative aux équipements hertziens et aux équipements

terminaux de télécommunications.

et que le s normes et/ou spécifications techniques mentionnées ont été appliquées

sur un modèle type :

- EN 60950 :2006 + A11 :2009 + A1 :2010

- EN 300328 v1.7.1

- EN 301489-1 v1.8.1

- EN 301489-17 v1.3.2

M

ultimedia Technical Development Manager

F

rançois GUISLAIN

L

e 7 juin 2011

F

retin

-26-

V.2.0

Page 28

Attention :

Ce logo apposé sur le produit signifie qu’il s’agit d’un app areil dont le

traitement en tant que déchet rentre dans le cadre de la directive

2002/96/CE du 27 janvier 2003, relative aux déchets d’équipements

électriques et électroniques (DEEE).

La présence de substances dangereuses dans les équipements électriques et

électroniques peut avoir des effets potentiels sur l’environnement et la santé

humaine dans le cycle de retraitement de ce produit.

Ainsi, lors de la fin de vie de cet appareil, celu i-ci ne doit pas être débarrassé

avec les déchets municipaux non triés.

En tant que consommateur final, votre rôle est primordial dans le cycle de réutilisation, de

recyclage et les autres formes de valorisation de cet équipement électrique et électronique. Des

systèmes de reprise et de collecte sont mis à votre disposition par les col lectivités locales

(déchetteries) et les distributeurs.

Vous avez l’obligation d’utiliser les systèmes de collecte sélective mis à votre disposition.

Conditions de garantie :

Ce produit est g aranti contre toute défaillance résultant d’un vice de fabrication ou de matériau.

Cette garantie ne couvre pas les vices ou les dommages résultant d’une mauvaise installation,

d’une utilisation incorrecte, ou de l’usure normale du produit. La durée de garantie est spécifiée

sur la facture d’achat.

Fabriqué en R.P.C.

Sourcing & Création

CRT LESQUIN,

F-59273 FRETIN

Loading...

Loading...