Page 1

Dell PowerVault DL4000 Backup To Disk Appliance —

Optimisée par AppAssure

Guide d'utilisation

Page 2

Remarques, précautions et avertissements

REMARQUE : Une REMARQUE indique des informations importantes qui peuvent vous aider à mieux utiliser

l'ordinateur.

PRÉCAUTION : Une PRÉCAUTION indique un risque de dommage matériel ou de perte de données et vous indique

comment éviter le problème.

AVERTISSEMENT : Un AVERTISSEMENT indique un risque d'endommagement du matériel, de blessure corporelle

ou de mort.

© 2013 Dell Inc.

Marques utilisées dans ce document :

PowerVault

marques de Dell Inc.

dans d'autres pays.

d'Advanced Micro Devices, Inc.

Active Directory

Red Hat

®

™

et

,

Red Hat

™

PowerConnect

Intel

AMD

®

sont des marques ou des marques déposées de Microsoft Corporation aux États-Unis et/ou dans d'autres pays.

®

,

OpenManage

®

,

Pentium

®

est une marque déposée et

Microsoft

Enterprise Linux

™

, le logo Dell,

Dell

™

®

,

,

®

,

Xeon

Core

®

,

Windows

®

sont des marques déposées de Red Hat, Inc. aux États-Unis et/ou dans d'autres pays.

EqualLogic

®

et

Celeron

AMD Opteron

®

,

Windows Server

Dell Boomi

et SUSE® sont des marques déposées de Novell Inc. aux États-Unis et dans d'autres pays. Oracle® est une marque déposée d'Oracle

Corporation et/ou de ses filiales. Citrix®, Xen®, XenServer® et XenMotion® sont des marques ou des marques déposées de Citrix

Systems, Inc. aux États-Unis et/ou dans d'autres pays. VMware®, Virtual SMP®, vMotion®, vCenter® et vSphere® sont des marques ou

des marques déposées de VMware, Inc. aux États-Unis ou dans d'autres pays. IBM® est une marque déposée d'International Business

Machines Corporation.

2013 - 02

™

,

™

,

Dell Precision

Compellent

®

™

sont des marques déposées d'Intel Corporation aux États-Unis et

™

,

AMD Phenom

®

,

™

,

OptiPlex

™

,

,

KACE

FlexAddress

™

et

Internet Explorer

™

,

Latitude

™

,

Force10

AMD Sempron

®

,

MS-DOS

™

,

PowerEdge

™

et

Vostro

™

sont des marques

®

,

Windows Vista

™

,

™

sont des

®

et

Novell

®

Rev. A00

Page 3

Table des matières

Remarques, précautions et avertissements..............................................................................2

1 Présentation d'AppAssure 5...................................................................................................11

À propos d'AppAssure 5.........................................................................................................................................11

Technologies AppAssure 5 Core............................................................................................................................11

Live Recovery ..................................................................................................................................................12

Recovery Assure..............................................................................................................................................12

Universal Recovery .........................................................................................................................................12

Déduplication globale réelle............................................................................................................................12

Architecture AppAssure 5 True Scale....................................................................................................................12

Architecture de déploiement AppAssure 5............................................................................................................13

AppAssure 5 Smart Agent................................................................................................................................14

AppAssure 5 Core............................................................................................................................................14

Processus d'instantané....................................................................................................................................15

Réplication - Site de restauration après sinistre ou fournisseur de services..................................................15

Restauration.....................................................................................................................................................16

Fonctionnalités produit d'AppAssure 5..................................................................................................................16

Référentiel........................................................................................................................................................16

Déduplication globale réelle ...........................................................................................................................16

Chiffrement.......................................................................................................................................................18

Réplication........................................................................................................................................................18

RaaS (Restauration en tant que service).........................................................................................................19

Rétention et archivage.....................................................................................................................................19

Virtualisation et cloud......................................................................................................................................20

Alertes et gestion des événements..................................................................................................................21

Portail de licences AppAssure 5......................................................................................................................21

Console Web....................................................................................................................................................21

API de gestion des services.............................................................................................................................21

Marquage blanc...............................................................................................................................................21

2 Gestion des licences AppAssure 5........................................................................................23

À propos du portail de licences AppAssure 5........................................................................................................23

À propos de la navigation dans le portail de licences.....................................................................................23

À propos du License Portal Server..................................................................................................................23

À propos des comptes......................................................................................................................................24

À propos de l'obtention d'une clé de licence.........................................................................................................24

Enregistrement de votre appliance sur le Portail de licences...............................................................................25

Page 4

Enregistrement de votre appliance sur le Portail de licences existant...........................................................25

Enregistrement de votre appliance lorsque vous ne disposez pas d'un compte de Portail de licences........25

Enregistrement pour un compte de Portail de licences.........................................................................................26

Activation d'un compte...........................................................................................................................................27

Connexion au portail de licences AppAssure 5......................................................................................................27

Utilisation de l'Assistant Portail de licences..........................................................................................................28

Ajout d'un core au portail de licences....................................................................................................................29

Ajout d'un agent......................................................................................................................................................30

Configuration des paramètres personnels.............................................................................................................30

Configuration des paramètres privés de sécurité..................................................................................................31

Modification de votre mot de passe de Portail de licences AppAssure................................................................32

Affichage d'utilisateurs...........................................................................................................................................32

Invitation d'utilisateurs et définition des droits de sécurité des utilisateurs.........................................................33

Modification des privilèges de sécurité de l'utilisateur...................................................................................34

Révocation des droits d'utilisateur..................................................................................................................34

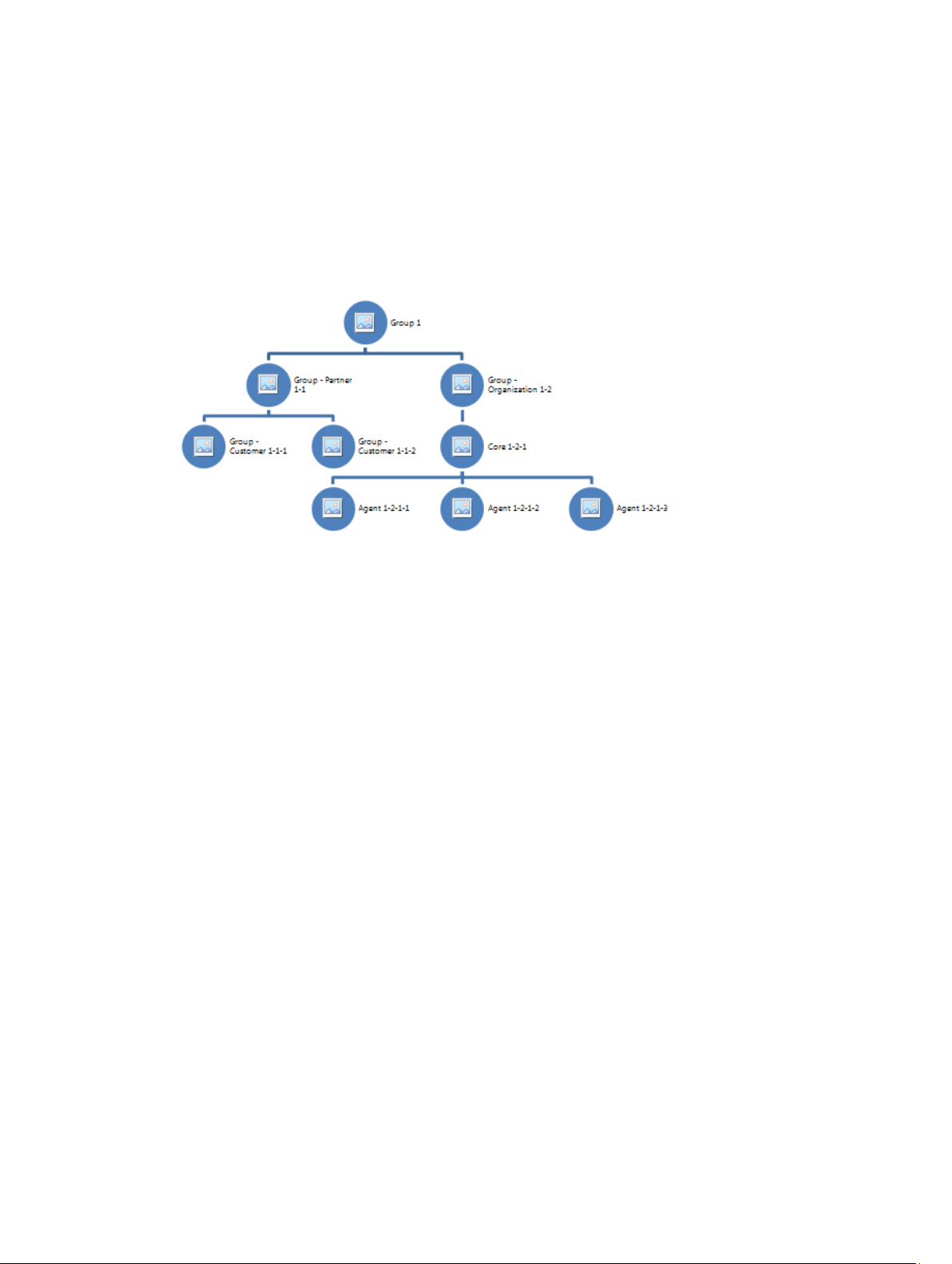

À propos des groupes.............................................................................................................................................34

Gestion des groupes...............................................................................................................................................35

Ajout d'un groupe ou d'un sous-groupe..........................................................................................................35

Suppression d'un sous-groupe........................................................................................................................35

Modification des informations sur le groupe...................................................................................................36

Modification des paramètres de personnalisation du groupe racine.............................................................36

Ajout des informations de société et de facturation à un groupe....................................................................37

Gestion des licences..............................................................................................................................................38

À propos des pools de licences.......................................................................................................................39

Affichage de votre clé de licence....................................................................................................................39

Attribution de licences de groupe....................................................................................................................40

Attribution de licences de sous-groupe...........................................................................................................40

À propos de la distribution de pools de licences entre les sous-groupes.......................................................41

À propos de la facturation des licences..........................................................................................................41

À propos de la suppression de licences..........................................................................................................41

Configuration des paramètres de portail de licences............................................................................................41

Gestion des ordinateurs enregistrés......................................................................................................................42

À propos des rapports du Portail de licences........................................................................................................43

Catégorie Résumé............................................................................................................................................43

Catégorie Utilisateur........................................................................................................................................43

Catégorie Groupe.............................................................................................................................................44

Catégorie Ordinateurs......................................................................................................................................44

Catégorie Licences..........................................................................................................................................45

Recherche approfondie...................................................................................................................................46

Génération d'un rapport.........................................................................................................................................47

Gestion des abonnements......................................................................................................................................47

Page 5

3 Travailler avec l'AppAssure 5 Core.......................................................................................49

Accès à la console AppAssure 5 Core...................................................................................................................49

Schéma de configuration de l'AppAssure 5 Core ..................................................................................................49

Gestion des licences ..............................................................................................................................................49

Modification d'une clé de licence ...................................................................................................................50

Contacter le serveur de Portail de licences ....................................................................................................50

Gestion des paramètres de l'AppAssure 5 Core ....................................................................................................50

Modification du nom d'affichage du core .......................................................................................................50

Régler l'option Heure de tâche nocturne ........................................................................................................51

Modification des paramètres de file d'attente de transfert ............................................................................51

Réglage des paramètres de délai d'attente client ..........................................................................................51

Configuration des paramètres de cache de déduplication .............................................................................51

Modification des paramètres du moteur AppAssure 5 ...................................................................................52

Modification des paramètres de connexion de base de données ..................................................................53

Á propos des référentiels ......................................................................................................................................53

Schéma de gestion d'un référentiel ......................................................................................................................54

Création d'un référentiel .................................................................................................................................54

Affichage des détails concernant un référentiel ............................................................................................56

Modification des paramètres de référentiel ...................................................................................................56

Ajout d'une spécification de fichier à un référentiel existant .........................................................................57

Vérification d'un référentiel ............................................................................................................................59

Suppression d'un référentiel ...........................................................................................................................59

Gestion de la sécurité ............................................................................................................................................59

Ajout d'une clé de chiffrement ........................................................................................................................60

Modification d'une clé de chiffrement ............................................................................................................60

Modification d'une phrase d'authentification de clé de chiffrement .............................................................60

Importation d'une clé de chiffrement ..............................................................................................................61

Exportation d'une clé de chiffrement ..............................................................................................................61

Suppression d'une clé de chiffrement ............................................................................................................61

Comprendre la réplication .....................................................................................................................................62

À propos de la réplication ...............................................................................................................................62

À propos de l'amorçage ..................................................................................................................................62

À propos du basculement et de la restauration dans AppAssure 5 ...............................................................63

À propos de la réplication et des points de restauration chiffrés ...................................................................63

À propos de la stratégie de rétention de la réplication ...................................................................................64

Considérations sur les performances de transfert de données répliquées ....................................................64

Schéma d'exécution d'une réplication ..................................................................................................................65

Configuration d'une réplication .......................................................................................................................65

Surveillance de la réplication ..........................................................................................................................68

Suspension et reprise de la réplication ..........................................................................................................70

Gestion des paramètres de réplication ...........................................................................................................70

Page 6

Suppression d'une réplication ...............................................................................................................................70

Retrait d'un agent de la réplication sur le core source...................................................................................71

Suppression d'un agent du core cible.............................................................................................................71

Suppression d'un core cible de la réplication.................................................................................................71

Suppression d'un core source de la réplication..............................................................................................71

Restauration de données répliquées ..............................................................................................................72

Schéma de basculement et restauration ..............................................................................................................72

Configuration d'un environnement pour le basculement ................................................................................72

Exécution d'un basculement vers le core cible ..............................................................................................73

Effectuer une restauration automatique .........................................................................................................73

Gestion des événements .......................................................................................................................................74

Configuration des groupes de notification ......................................................................................................75

Configuration d'un serveur de courrier électronique et d'un modèle de notification par courrier

électronique ....................................................................................................................................................76

Configuration de la réduction des répétitions .................................................................................................77

Configuration de la rétention des événements ...............................................................................................77

Gestion de la restauration .....................................................................................................................................77

À propos des points de restauration .....................................................................................................................78

À propos des informations système ......................................................................................................................78

Affichage des informations système ...............................................................................................................78

Démontage des points de restauration sélectionnés .....................................................................................78

Démontage de tous les points de restauration ...............................................................................................79

Téléchargement des programmes d'installation ...................................................................................................79

À propos du programme d'installation de l'agent .................................................................................................79

Téléchargement et installation du programme d'installation de l'agent ........................................................79

Gestion des paramètres de réplication .................................................................................................................79

À propos de l'archivage .........................................................................................................................................80

Création d'une archive ....................................................................................................................................80

Importation d'une archive ...............................................................................................................................81

Gestion de la capacité d'attachement SQL ...........................................................................................................81

Configuration de la capacité d'attachement SQL ...........................................................................................82

Configuration des vérifications de capacité d'attachement et de troncature des journaux SQL

nocturnes ........................................................................................................................................................83

À propos de Local Mount Utility ............................................................................................................................83

Téléchargement et installation de l'utilitaire Local Mount Utility ...................................................................83

Ajouter un core à Local Mount Utility .............................................................................................................84

Montage d'un point de restauration à l'aide de Local Mount Utility ...............................................................85

Exploration d'un point de restauration monté à l'aide de l'utilitaire Local Mount Utility ................................86

Démontage d'un point de restauration à l'aide de Local Mount Utility ...........................................................86

À propos de la barre de menu de l'utilitaire Local Mount Utility .....................................................................87

Utiliser AppAssure 5 Core et les options d'agent............................................................................................87

Gestion des vérifications de montabilité de base de données Exchange et de troncature des journaux ............88

Page 7

Configuration de la montabilité de base de données Exchange et de la troncature des journaux ................88

Forçage d'une vérification de montabilité .......................................................................................................88

Forçage des vérifications de somme de contrôle ...........................................................................................89

Indicateurs d'état de points de restauration ...................................................................................................89

4 À propos de la protection des stations de travail et des serveurs ..................................91

À propos de la protection des stations de travail et des serveurs ........................................................................91

Configuration des paramètres de l'ordinateur .......................................................................................................91

Affichage et modification des paramètres de configuration ..........................................................................91

Affichage des informations système d'un ordinateur .....................................................................................92

Configuration de groupes de notification pour les événements système .......................................................92

Modification des Groupes de notification pour les événements système ......................................................94

Personnalisation des paramètres de stratégie de rétention ...........................................................................96

Affichage d'informations de licence ...............................................................................................................98

Modification des horaires de protection .........................................................................................................98

Modification des paramètres de transfert ......................................................................................................99

Redémarrage d'un service ............................................................................................................................101

Affichage des journaux d'ordinateur ............................................................................................................101

Protection d'un ordinateur ...................................................................................................................................101

Création d'horaires personnalisés pour les volumes ....................................................................................103

Modification des paramètres d'Exchange Server ........................................................................................103

Modification des paramètres SQL Server .....................................................................................................104

Déploiement d'un agent (installation en mode Pousser) .....................................................................................104

Réplication d'un nouvel agent .............................................................................................................................105

Gestion des ordinateurs .......................................................................................................................................106

Retrait d'un ordinateur ..................................................................................................................................106

Forcer la troncature des journaux .................................................................................................................107

Réplication de données d'agent d'un ordinateur ..........................................................................................107

Définir la priorité de réplication d'un agent ..................................................................................................108

Annulation d'opérations d'un ordinateur ......................................................................................................108

Affichage de l'état d'un ordinateur et d'autres détails .................................................................................108

Gestion de plusieurs ordinateurs .........................................................................................................................109

Déploiement sur plusieurs ordinateurs .........................................................................................................109

Surveillance du déploiement de plusieurs ordinateurs ................................................................................112

Protection de plusieurs ordinateurs ..............................................................................................................113

Suivi de la protection de plusieurs ordinateurs ............................................................................................114

Gestion des instantanés et points de restauration ..............................................................................................115

Affichage de points de restauration ..............................................................................................................115

Affichage de points de restauration particuliers...........................................................................................115

Montage d'un point de restauration pour un ordinateur Windows ..............................................................115

Montage d'un volume de points de restauration sur un ordinateur Linux ....................................................116

Suppression de points de restauration .........................................................................................................117

Page 8

Forcer un instantané .....................................................................................................................................118

Suspension et reprise d'instantanés .............................................................................................................118

Restauration des données ...................................................................................................................................118

Exportation des informations de sauvegarde de votre ordinateur Windows à une machine virtuelle .........119

Exportation des données Windows à l'aide de l'exportation ESXi ...............................................................119

Exportation des données à l'aide de l'exportation VMware Workstation ....................................................120

Exportation de données à l'aide de l'exportation Hyper-V ...........................................................................123

Exécution d'une restauration d'ordinateur Windows ...................................................................................125

Exécution d'une restauration pour un ordinateur Linux ................................................................................126

À propos de la restauration sans système d'exploitation pour des ordinateurs Windows .................................127

Prérequis d'exécution d'une restauration sans système d'exploitation d'un ordinateur Windows .............127

Stratégie d'exécution d'une restauration sans système d'exploitation (BMR) d'un ordinateur Windows .........128

Création d'une image ISO de CD amorçable..................................................................................................128

Chargement d'un CD d'amorçage .................................................................................................................129

Lancement d'une restauration à partir de l'AppAssure 5 Core ....................................................................130

Adressage de volumes ..................................................................................................................................130

Affichage de l'avancement de la restauration ..............................................................................................131

Démarrage d'un nouveau serveur ................................................................................................................131

Réparation des problèmes de démarrage .....................................................................................................131

Exécution d'une restauration sans système d'exploitation pour un ordinateur Linux ..................................131

Affichage d'événements et d'alertes ...................................................................................................................133

5 Protection des clusters de serveurs....................................................................................135

À propos de la protection des clusters de serveurs dans AppAssure 5 .............................................................135

Applications et types de clusters pris en charge ..........................................................................................135

Protection d'un cluster ........................................................................................................................................136

Protection des nœuds dans un cluster ................................................................................................................137

Processus de modification des paramètres de nœud de cluster ........................................................................138

Stratégie de configuration des paramètres de cluster ........................................................................................138

Modifier des paramètres de cluster ..............................................................................................................139

Configuration des notifications d'événements de cluster ............................................................................139

Modification de la stratégie de rétention du cluster .....................................................................................141

Modification des horaires de protection de cluster ......................................................................................141

Modification des paramètres de transfert de cluster ...................................................................................141

Conversion d'un nœud de cluster protégé en agent ...........................................................................................142

Affichage des informations du cluster de serveur ..............................................................................................142

Affichage des informations système de cluster ............................................................................................142

Affichage des informations de résumé .........................................................................................................143

Travailler avec des points de restauration de cluster .........................................................................................143

Gestion des instantanés d'un cluster ..................................................................................................................144

Forçage d'un instantané de cluster ..............................................................................................................144

Suspension et reprise d'instantanés de cluster ............................................................................................144

Page 9

Démontage des points de restauration locaux ....................................................................................................145

Exécution d'une restauration de clusters et de nœuds de cluster ......................................................................145

Effectuer une restauration automatique de clusters CCR (Exchange) et DAG .............................................145

Exécution d'une restauration de clusters SCC (Exchange, SQL)...................................................................146

Réplication des données de cluster ....................................................................................................................146

Retrait de la protection d'un cluster ....................................................................................................................146

Retrait de la protection des nœuds de cluster ....................................................................................................146

Retrait de la protection de tous les nœuds d'un Cluster ...............................................................................147

Affichage d'un rapport de cluster ou de nœud ....................................................................................................147

6 Rapports....................................................................................................................................149

À propos des rapports .........................................................................................................................................149

À propos de la barre d'outils Rapports ................................................................................................................149

À propos des rapports de conformité ..................................................................................................................150

À propos des rapports d'erreurs .........................................................................................................................150

À propos du rapport de résumé de core ..............................................................................................................150

Résumé des référentiels ...............................................................................................................................151

Résumé des agents .......................................................................................................................................151

Génération d'un rapport pour un core ou un agent .............................................................................................151

À propos des rapports de core de la Central Management Console ..................................................................152

Génération d'un rapport depuis la Central Management Console ......................................................................152

7 Exécution d'une restauration totale de DL4000 Backup To Disk Appliance.................153

Création d'une partition RAID 1 pour le système d'exploitation...........................................................................153

Installation du système d'exploitation..................................................................................................................154

Exécution du Recovery and Update Utility...........................................................................................................154

8 Modification manuelle du nom d'hôte.................................................................................157

Arrêter AppAssure Core Service..........................................................................................................................157

Suppression de certificats AppAssure Server.....................................................................................................157

Supprimer le Core Server et les clés de registre.................................................................................................157

Lancement d'AppAssure Core avec le nouveau nom d'hôte...............................................................................158

Modifier le nom d'affichage dans AppAssure......................................................................................................158

Mise à jour des sites de confiance dans Internet Explorer..................................................................................158

9 Annexe A : Créature de scripts.............................................................................................159

À propos de la création de scripts PowerShell ...................................................................................................159

Conditions requises pour la création de scripts Powershell ........................................................................159

Test de scripts ...............................................................................................................................................159

Paramètres d'entrée ............................................................................................................................................160

AgentProtectionStorageConfiguration (namespace

Replay.Common.Contracts.Agents)AgentTransferConfiguration (namespace

Page 10

Replay.Common.Contracts.Transfer)BackgroundJobRequest (namespace

Replay.Core.Contracts.BackgroundJobs)ChecksumCheckJobRequest (namespace

Replay.Core.Contracts.Exchange.ChecksumChecks)DatabaseCheckJobRequestBase (namespace

Replay.Core.Contracts.Exchange)ExportJobRequest (namespace Replay.Core.Contracts.Export)

NightlyAttachabilityJobRequest (namespace Replay.Core.Contracts.Sql) RollupJobRequest

(namespace Replay.Core.Contracts.Rollup) TakeSnapshotResponse (namespace

Replay.Agent.Contracts.Transfer)TransferJobRequest (namespace Replay.Core.Contracts.Transfer)

TransferPostscriptParameter (namespace

Replay.Common.Contracts.PowerShellExecution)TransferPrescriptParameter (namespace

Replay.Common.Contracts.PowerShellExecution)VirtualMachineLocation (namespace

Replay.Common.Contracts.Virtualization)VolumeImageIdsCollection (namespace

Replay.Core.Contracts.RecoveryPoints) VolumeName (namespace

Replay.Common.Contracts.Metadata.Storage)VolumeNameCollection (namespace

Replay.Common.Contracts.Metadata.Storage) VolumeSnapshotInfo (namesapce

Replay.Common.Contracts.Transfer)VolumeSnapshotInfoDictionary (namespace

Replay.Common.Contracts.Transfer)

Pretransferscript.ps1 .....................................................................................................................................166

Posttransferscript.ps1 ...................................................................................................................................166

Preexportscript.ps1 .......................................................................................................................................167

Postexportscript.ps1 ......................................................................................................................................167

Prenightlyjobscript.ps1 ..................................................................................................................................168

Postnightlyjobscript.ps1.................................................................................................................................170

Modèles de script ................................................................................................................................................172

............................................................................................................160

10 Obtenir de l'aide....................................................................................................................173

Contacter Dell.......................................................................................................................................................173

Commentaires sur la documentation....................................................................................................................173

Page 11

1

Présentation d'AppAssure 5

Ce chapitre décrit les fonctions, la fonctionnalité et l'architecture d'AppAssure 5.

À propos d'AppAssure 5

AppAssure 5 définit une nouvelle norme pour la protection unifiée des données en combinant la sauvegarde, la

réplication et la restauration en une solution unique conçue pour être la méthode de sauvegarde la plus rapide et la plus

fiable pour la protection des machines virtuelles (VM) et physiques ainsi que des environnements infonuagiques.

AppAssure 5 combine la sauvegarde et la réplication en un produit de protection des données unifié et intégré.

AppAssure 5 assure également la reconnaissance des applications pour garantir la fiabilité des restaurations des

données des applications à partir de vos sauvegardes. AppAssure 5 se base sur True Scale™, la nouvelle architecture

en attente de brevet qui produit les performances de sauvegarde les plus rapides, avec des objectifs de temps de

restauration (RTO) et des objectifs de point de restauration (RPO) de pratiquement zéro.

AppAssure 5 combine plusieurs technologies de pointe uniques et innovantes :

• Live Recovery

• Recovery Assure

• Universal Recovery

• Déduplication globale réelle

Ces technologies sont conçues pour une intégration sécurisée à des fins de restauration après sinistre dans le cloud et

de restauration fiable et rapide. Grâce à son magasin d'objets évolutif et à des fonctions intégrées de déduplication,

compression, chiffrement et réplication sur toute infrastructure dans un nuage privé ou public, AppAssure 5 peut

rapidement traiter des pétaoctets de données. Les applications et données des serveurs peuvent être restaurées en

quelques minutes à des fins de rétention des données (DR) et de conformité.

Les outils de sauvegarde hérités et les outils de sauvegarde de machines virtuelles de première génération

actuellement sur le marché sont inefficaces. Ces outils de sauvegarde dépassés ne peuvent pas traiter de larges

volumes de données et leurs performances manquent de fiabilité et ne sont pas à la hauteur pour protéger les

applications essentielles aux entreprises. À ceci s'ajoutent des environnements IT mixtes si complexes. Les outils

disponibles présentent donc un défi difficile à relever pour les professionnels de l'informatique et protègent mal les

données système.

AppAssure 5 traite ce problème d'efficacité et de complexité, grâce à sa technologie de core et à la prise en charge

d'environnements multi-hyperviseurs notamment ceux qui s'exécutent sur VMware vSphere et Microsoft Hyper-V, qui

comprennent tant des nuages privés que des nuages publics. AppAssure 5 offre ces technologies de pointe tout en

réduisant de façon significative les coûts de stockage et de gestion informatique.

Technologies AppAssure 5 Core

11

Page 12

Live Recovery

AppAssure 5 Live Recovery (Restauration en direct) est une technologie de restauration instantanée des VM ou

serveurs. Elle vous donne un accès quasi continu aux volumes de données sur des serveurs virtuels ou physiques. Vous

pouvez restaurer la totalité d'un volume avec des valeurs RTO pratiquement égales à zéro et un RPO en minutes.

La technologie de réplication et de sauvegarde AppAssure 5 enregistre des instantanés simultanés de plusieurs VM ou

serveurs, offrant une protection quasi-instantanée des données et des systèmes. Vous pourrez reprendre l'utilisation du

serveur directement depuis le fichier de sauvegarde sans attendre une restauration complète au stockage de

production. Les utilisateurs maintiennent leur productivité et les services IT réduisent leurs délais de restauration pour

satisfaire aux accords de niveau de service RTO et RPO actuels toujours plus rigoureux.

Recovery Assure

AppAssure Recovery Assure vous permet d'effectuer des tests de restauration automatique et des vérifications de

sauvegardes. Ceci inclut, sans s'y limiter, les systèmes de fichiers, Microsoft Exchange 2007 et 2010 et différentes

versions de Microsoft SQL Server 2005, 2008 et 2008 R2. Recovery Assure fournit une capacité de restauration à 100 %

des applications et sauvegardes dans des environnements virtuels et physiques et présente un algorithme de

vérification d'intégrité cumulative basée sur des clés SHA à 256 bits qui vérifient l'exactitude de chaque bloc de disque

dans la sauvegarde au cours des opérations d'archivage, de réplication et d'amorçage de données. Ceci garantit

l'identification précoce de la corruption de données et empêche la conservation ou le transfert des blocs de données

corrompus au cours du processus de sauvegarde.

Universal Recovery

La technologie Universal Recovery vous offre une flexibilité de restauration d'ordinateur illimitée. Vous pouvez restaurer

vos sauvegardes depuis des systèmes physiques vers des machines virtuelles, de machine virtuelle à machine virtuelle,

de machine virtuelle à système physique ou de système physique à système physique et effectuer des restaurations

sans système d'exploitation sur du matériel différent. Par exemple, P2V, V2V, V2P, P2P, P2C, V2C, C2P et C2V.

La technologie Universal Recovery accélère aussi les déplacements sur plusieurs plateformes parmi les machines

virtuelles. Par exemple, le déplacement de VMware à Hyper-V ou de Hyper-V à VMware. Universal Recovery effectue

des constructions dans des restaurations au niveau de l'application, au niveau de l'élément et au niveau de l'objet

(fichiers, dossier, e-mail, éléments de calendrier, bases de données et applications individuels). Avec AppAssure 5, vous

pouvez restaurer ou exporter de physique à cloud ou de virtuel à cloud.

Déduplication globale réelle

AppAssure 5 offre une fonction de déduplication réellement globale qui réduit de façon significative les exigences de

capacité du disque physique en proposant des ratios de réduction de l'espace excédant 50:1, tout en continuant à

satisfaire aux exigences de stockage des données. La compression au niveau du bloc inline d'AppAssure True Scale et

les performances de déduplication de vitesse de ligne, alliées aux vérifications d'intégrité intégrées, empêchent la

corruption des données d'affecter la qualité des processus de sauvegarde et d'archivage.

Architecture AppAssure 5 True Scale

L'architecture AppAssure True Scale forme la base d'AppAssure 5. AppAssure tire parti d'une architecture dynamique

et canalisée, optimisée pour offrir en continu des performances extrêmement rapides dans les environnement de votre

entreprise. True Scale, conçu de toute pièce pour une évolutivité linéaire et un stockage efficace, peut traiter de grands

12

Page 13

volumes de données et offre des RTO et RPO de quelques minutes sans atteinte aux performances. True Scale intègre

un Gestionnaire d'objets et de volumes avec déduplication globale, compression, chiffrement, réplication et rétention. Le

diagramme suivant décrit l'architecture AppAssure True Scale.

Figure 1. Architecture AppAssure True Scale

AppAssure Volume Manager et un magasin d'objets évolutif servent de base à l'architecture AppAssure 5 True Scale.

Le magasin d'objets évolutif stocke des instantanés au niveau du bloc qui sont capturés de serveurs virtuels et

physiques. Le Gestionnaire de volumes gère les nombreux magasins d'objets, en fournissant un référentiel commun ou

un stockage « juste à temps » adapté aux besoins. Le magasin de données prend tout en charge simultanément avec

des E/S asynchrones qui offrent un haut débit avec une latence minimale et optimise l'utilisation du système. Le

référentiel réside sur différentes technologies de stockage telles que SAN (Storage Area Network), DAS (Direct

Attached Storage) ou NAS (Network Attached Storage).

Le rôle du AppAssure Volume Manager est similaire à celui du Gestionnaire de volumes d'un système d'exploitation, car

il combine en volumes logiques divers périphériques de stockage, qui peuvent présenter différentes tailles et types, à

l'aide de stratégies d'allocation séquentielle. Le magasin d'objets enregistre, récupère, conserve puis réplique les objets

dérivés d'instantanés reconnaissant les applications. Le Gestionnaire de volumes offre des performaces d'E/S

évolutives alliées à la déduplication globale des données, au chiffrement et à la gestion de la rétention.

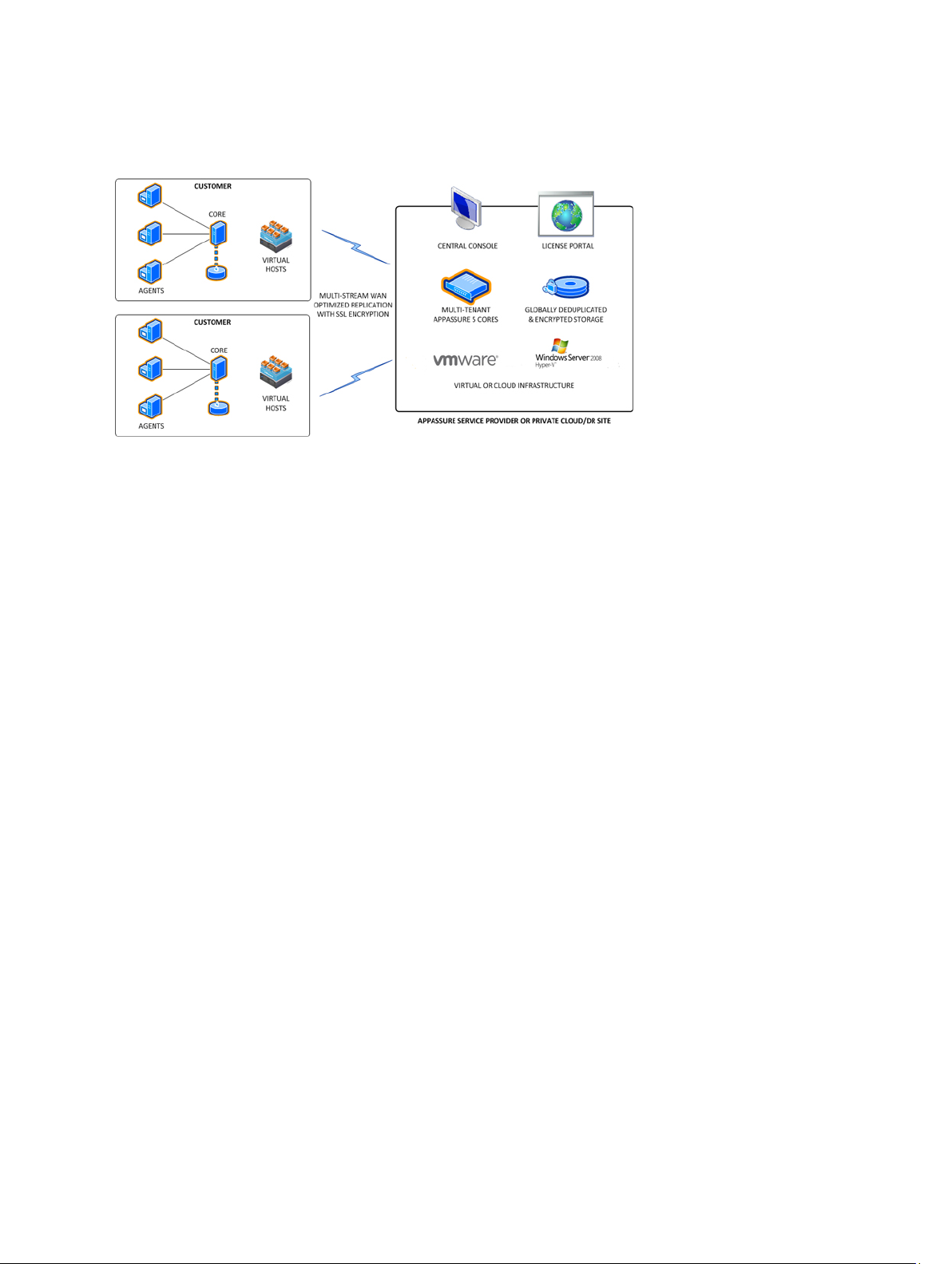

Architecture de déploiement AppAssure 5

AppAssure 5 est un produit de sauvegarde et restauration évolutif qui se déploie souplement au sein de l'entreprise ou

en tant que service distribué par un fournisseur de services gérés. Le type du déploiement dépend de la taille et des

exigences du client. La préparation au déploiement d'AppAssure 5 inclut la planification de la topologie de stockage du

réseau, la planification de l'infrastructure de restauration du matériel du core et de restauration après sinistre ainsi que

la planification de la sécurité.

L'architecture de déploiement AppAssure 5 consiste en composants locaux et distants. Les composants distants

peuvent être optionnels pour les clients qui ne souhaitent pas tirer parti de la restauration après sinistre sur un site ou

d'un fournisseur de services gérés pour effectuer une restauration hors site. Un déploiement local de base met en

œuvre un serveur de sauvegarde appelé le Core et un ou plusieurs ordinateurs protégés dénommés agents. Le

composant hors site est activé par une réplication qui fournit des fonctionnalités de restauration intégrale sur le site DR.

L'AppAssure 5 Core utilise des images de base et des instantanés incrémentiels pour compiler les points de restauration

des agents protégés.

De plus, AppAssure 5 reconnaît les applications car il peut détecter la présence de Microsoft Exchange et SQL et de

leurs bases de données et fichiers journaux respectifs, puis regrouper automatiquement ces volumes avec dépendance

pour une protection exhaustive et une restauration efficace. Ceci garantit que vos sauvegardes ne sont jamais

incomplètes lorsque vous effectuez des restaurations. Les sauvegardes se font à l'aide d'instantanés au niveau du bloc

13

Page 14

qui reconnaissent les applications. AppAssure 5 peut également tronquer les journaux des serveurs Microsoft Exchange

et SQL protégés.

Le diagramme suivant illustre l'architecture de déploiement AppAssure 5.

Figure 2. Architecture de déploiement AppAssure 5

AppAssure 5 Smart Agent

L'AppAssure 5 Smart Agent s'installe sur les ordinateurs protégés par l'AppAssure 5 Core. Le Smart Agent fait le suivi

des blocs modifiés sur le volume de disque puis prend un instantané de l'image des blocs modifiés à un intervalle de

protection prédéfini. Les instantanés incrémentiels au niveau du bloc évitent à l'utilisateur d'avoir à copier de façon

répétée les mêmes données depuis l'ordinateur protégé vers le Core. Le Smart Agent reconnaît les applications et reste

dormant lorsque vous ne l'utilisez pas, son pourcentage d'utilisation de l'unité centrale étant pratiquement de zéro (0)

pour cent et son utilisation de la mémoire de 20 Mo. Lorsque le Smart Agent est actif, il utilise jusqu'à 2 à 4 pour cent de

l'UC et moins de 150 Mo de mémoire, ce qui couvre le transfert des instantanés au Core. Ces valeurs sont bien

inférieures à celles des programmes logiciels hérités qui utilisent beaucoup plus de l'UC et de la mémoire, même

lorsqu'ils sont dormants.

L'AppAssure 5 Smart Agent reconnaît les applications car il détecte le type de l'application installée et l'emplacement

des données. Il regroupe automatiquement les volumes de données avec dépendance, telles que les bases de données,

puis les journalise ensemble pour assurer une protection efficace et une restauration rapide. Une fois configuré, l'agent

utilise une technologie intelligente pour faire le suivi des blocs modifiés sur les volumes de disque protégés. Lorsque

l'instantanéest est prêt, il est rapidement transféré à l'AppAssure 5 Core à l'aide de connexions à base de socket

intelligentes multithreads. Pour conserver la bande passante de l'UC et la mémoire sur les ordinateurs protégés, le

smart agent ne chiffre pas et ne déduplique pas les données à la source et les ordinateurs et agents sont associés à un

core à des fins de protection.

AppAssure 5 Core

L'AppAssure 5 Core est le composant central de l'architecture de déploiement AppAssure 5. Le core stocke et gère

toutes les sauvegardes de l'ordinateur et fournit des services de core pour la sauvegarde, la restauration et la rétention,

la réplication, l'archivage et la gestion. Le core est un ordinateur autonome adressable sur un réseau qui exécute une

variante 64 bits du système d'exploitation Microsoft Windows. AppAssure 5 effectue la compression inline à base cible,

le chiffrement et la déduplication des données reçues de l'agent. Le core stocke ensuite les sauvegardes d'instantanés

dans un référentiel, qui peut résider sur diverses technologies de stockage telles que SAN (Storage Area Network), DAS

(Direct Attached Storage) ou NAS (Network Attached Storage).

14

Page 15

Le référentiel peut également résider sur un stockage interne au sein du core. Pour gérer le core, il suffit d'accéder à

l'adresse URL suivante à partir d'un navigateur Web : https://CORENAME:8006/apprecovery/admin. En interne, tous les

services de core sont accessibles par l'intermédiaire des API REST. Vous pouvez accéder aux services du core depuis

le core ou directement sur Internet à partir de toute application qui peut envoyer une demande HTTP/HTTPS et recevoir

une réponse HTTP/HTTPS. Toutes les opérations API s'effectuent sur SSL et sont authentifiées mutuellement à l'aide de

certificats X.509 v3.

Chaque core est associé (mis en paire) à un autre core pour la réplication.

Processus d'instantané

Le processus de protection commence par une image de base suivie d'instantanés incrémentiels en permanence.

L'agent utilise VSS (Microsoft Volume Shadow Copy Service) pour figer et rendre inactives les données d'application

sur disque pour capturer une sauvegarde des fichiers-système et une sauvegarde d'applications cohérente. Lorsqu'un

instantané est créé, le rédacteur VSS sur le serveur cible empêche l'écriture du contenu sur le disque. Au cours du

processus d'arrêt d'écriture sur le disque, toutes les opérations E/S de disque sont mises en file d'attente et ne

reprennent qu'à la fin de la capture d'instantané, pendant que les opérations déjà en cours se terminent et que l'on

ferme tous les fichiers ouverts. Le processus de création d'une copie en double ne réduit pas de manière significative la

performance du système de production. AppAssure utilise Microsoft VSS parce qu'il possède un support intégré pour

toutes les technologies internes Windows telles que NTFS, Registry, Active Directory, et ainsi de suite, pour faire la

vidange de données sur disque avant la capture d'instantané. En outre, d'autres applications d'entreprise telles que

Microsoft Exchange et SQL, utilisent des plug-ins Rédacteur VSS pour recevoir des notifications lorsqu'un instantané

est en cours de préparation et qu'une vidange doit être faite de pages de bases de données modifiées sur disque pour

que la base de données puisse effectuer des transactions cohérentes.

REMARQUE : Il importe de noter que bien que VSS serve à rendre inactives les données du système et de

l'application sur le disque, il ne sert pas à créer l'instantané.

Les données capturées sont rapidement transférées et stockées sur l'AppAssure 5 Core. L'utilisation du VSS pour la

sauvegarde ne met pas le serveur d'application en mode de sauvegarde pendant une période de temps prolongée parce

que la réalisation de l'instantané prend des secondes et non des heures. Un autre avantage dérivé de l'utilisation de

VSS pour les sauvegardes provient du fait qu'il permet à l'agent de prendre un instantané de grandes quantités de

données en une fois puisque l'instantané fonctionne au niveau du volume.

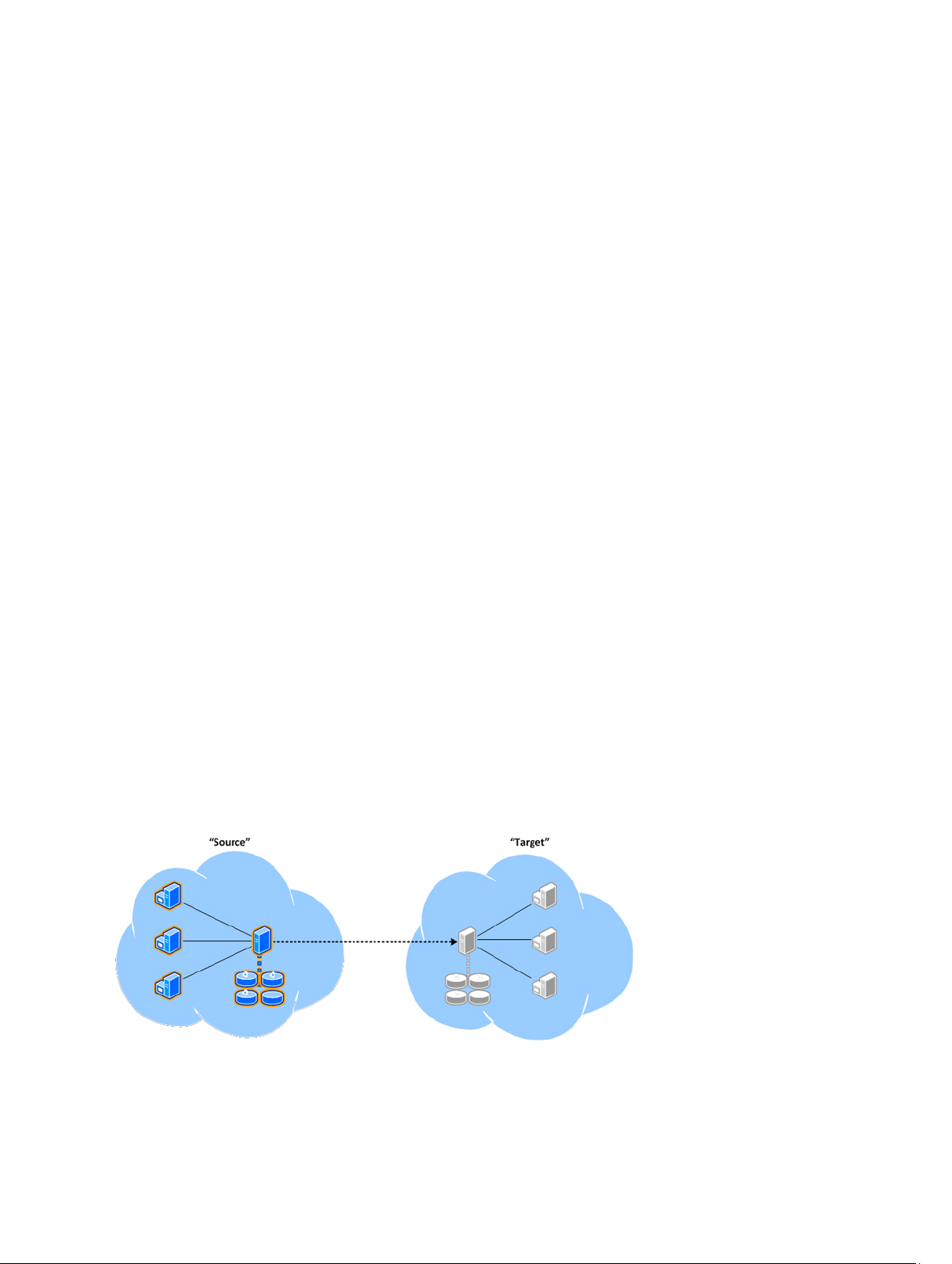

Réplication - Site de restauration après sinistre ou fournisseur de services

Le processus de réplication dans AppAssure exige une relation source-cible associés entre deux cores. Le core source

copie les points de restauration des agents protégés, puis les transmet de façon synchrone et continue à un core cible

dans un site de restauration après sinistre distant. L'emplacement hors site peut être un centre de données (core auto

géré) appartenant à une société ou un emplacement ou environnement cloud d'un MSP (Managed Service Provider Fournisseur de services tiers) géré par un tiers. Lors d'une réplication à un MSP, utilisez des flux de travail intégrés qui

vous permettent de demander des connexion et de recevoir des notifications de commentaires automatiques. Pour le

transfert initial de données, effectuez l'amorçage de données à l'aide d'un support externe; cela est utile pour les

ensembles de données importants ou les sites dont les liens sont lents.

En cas de panne grave, AppAssure 5 prend en charge le basculement et la restauration automatique dans les

environnements répliqués. En cas de panne compréhensive, le core cible du site secondaire peut restaurer des

instances à partir d'agents répliqués et commencer immédiatement la protection sur les ordinateurs basculés. Suite à la

restauration du site principal, le core répliqué peut restaurer automatiquement des données à partir des instances

restaurées sur les agents du site principal.

15

Page 16

Restauration

La restauration peut être réalisée au site local ou au site à distance répliqué. Une fois le déploiement en état stable avec

une protection locale et une réplication optionnelle, l'AppAssure 5 Core vous permet de réaliser une restauration à

l'aide de Recovery Assure, Universal Recovery ou Live Recovery.

Fonctionnalités produit d'AppAssure 5

Grâce à AppAssure 5, vous pouvez gérer toutes les facettes de la protection et de la restauration des données critiques

en utilisant les fonctions et fonctionnalités suivantes.

• Référentiel

• Déduplication globale réelle

• Chiffrement

• Réplication

• RaaS (Restauration en tant que service)

• Rétention et archivage

• Virtualisation et nuage

• Alertes et gestion des événements

• Portail de licences AppAssure 5

• Console Web

• API de gestion des services

• Marquage blanc

Référentiel

Le référentiel utilise le DVM (Deduplication Volume Manager, Gestionnaire de volumes de déduplication) pour

implémenter un gestionnaire de volumes qui fournit une prise en charge de plusieurs volumes qui pourraient résider

individuellement sur différentes technologies de stockage telles que Storage Area Network (SAN), Direct Attached

Storage (DAS), Network Attached Storage (NAS) ou le stockage cloud. Chaque volume est composé d'un stockage

d'objet évolutif avec une déduplication. Le stockage d'objet évolutif se comporte comme un système de fichiers basé

sur des enregistrements, où l'unité d'allocation de stockage est un bloc de données à taille fixe appelé un

enregistrement. Cette architecture vous permet de configurer un support en bloc pour la compression et la

déduplication. Les opérations cumulatives sont réduites d'opérations intensives de disque à des opérations de

métadonnées car le cumul ne déplace plus les données mais déplace uniquement les enregistrements.

Le DVM peut combiner un ensemble de stockages d'objets dans un volume et vous pouvez développer ceux-ci en créant

des systèmes de fichiers supplémentaires. Les fichiers de stockage d'objets sont préalloués et peuvent être ajoutés sur

demande à mesure que les exigences de stockage changent. Il est possible de créer jusqu'à 255 référentiels

indépendants sur un AppAssure 5 Core unique et d'augmenter davantage la taille du référentiel en ajoutant de nouvelles

extensions de fichier. Un référentiel étendu peut contenir un maximum de 4 096 extensions s'étendant sur différentes

technologies de stockage. La taille maximale d'un référentiel est de 32 Exaoctects. Plusieurs référentiels peuvent exister

sur un core unique.

Déduplication globale réelle

La déduplication globale réelle est une méthode efficace permettant de réduire les besoins de stockage de sauvegarde

en éliminant les données redondantes ou en double. La déduplication est efficace car une seule instance des données

16

Page 17

issues de plusieurs sauvegardes est stockée dans le référentiel. Les données redondantes sont stockées, mais pas

physiquement ; elles sont tout simplement remplacées par un pointeur indiquant l'instance unique des données dans le

référentiel. Alors qu'AppAssure effectue en continu des sauvegardes incrémentielles des machines au niveau du bloc,

les applications de sauvegarde traditionnelles effectuent des sauvegardes exhaustives répétitives toutes les semaines.

Cette approche incrémentielle en continu alliée à la déduplication des données aide à la réduction significative de la

quantité totale de données enregistrées sur le disque. Typiquement, le disque d'un serveur se compose du système

d'exploitation, d'applications et de données. Dans la plupart des environnements, les administrateurs s'efforcent

souvent d'homogénéiser le fonctionnement des serveurs et bureaux sur les divers systèmes afin de rendre plus

efficaces le déploiement et la gestion. Lors des sauvegardes simultanées de plusieurs machines au niveau du bloc, ils

ont ainsi une vue plus granulaire du contenu de la sauvegarde, quelle que soit la source. Les données de la sauvegarde

incluent le système d'exploitation, les applications et les données d'application dans tout l'environnement.

Figure 3. Déduplication globale réelle

AppAssure 5 effectue la déduplication des données inline sur la base de la cible. Cela signifie que les données des

instantanés sont transmises au core avant leur déduplication. Lors de la déduplication des données inline, les données

sont dédupliquées avant leur enregistrement sur disque. Ceci diffère largement de la déduplication à la source, au cours

de laquelle les données sont dédupliquées à la source avant d'être transmises à la cible à des fins de stockage. Ceci

diffère également de la déduplication après le processus, au cours de laquelle les données sont envoyées brutes à la

cible où elles sont analysées et dédupliquées après leur enregistrement sur disque. La déduplication à la source

consomme de précieuses ressources système sur la machine alors que la déduplication après processus exige que

toutes les données se trouvent sur le disque (un investissement dans une capacité initiale supérieure) avant le

lancement du processus de déduplication. D'autre part, la déduplication de données inline n'exige aucune capacité de

disque ni aucun cycle d'UC supplémentaire sur la source ou sur le core. Alors qu'AppAssure effectue en continu des

sauvegardes incrémentielles des machines au niveau du bloc, les applications de sauvegarde traditionnelles effectuent

des sauvegardes exhaustives répétitives toutes les semaines. Cette approche incrémentielle en continu alliée à la

déduplication des données aide à la réduction significative de la quantité totale de données enregistrées sur le disque,

le ratio de réduction allant jusqu'à 80:1.

17

Page 18

Chiffrement

AppAssure 5 offre un chiffrement intégré conçu pour protéger les sauvegardes et les données inactives d'un accès ou

usage non autorisé, afin d'assurer la confidentialité des données. AppAssure 5 offre un chiffrement robuste. Ce faisant,

les sauvegardes d'ordinateurs protégés sont inaccessibles. Seul l'utilisateur détenant la clé de chiffrement peut

accéder aux données et les déchiffrer. Il n'y a pas de limite au nombre de clés de chiffrement qui peuvent être créées et

stockées sur un système. DVM utilise un chiffrement AES 256 bits en mode CBC (Cipher Block Chaining) avec des clés

de 256 bits.

Le chiffrement s'effectue en ligne sur les données d'instantané, à des vitesses de ligne n'affectant pas les performances

car l'implémentation DVM est multi-thread et utilise une accélération matérielle spécifique au processeur sur lequel elle

est déployée. Le chiffrement est prêt pour plusieurs locataires. La déduplication a été spécialement limitée aux

enregistrements chiffrés avec la même clé ; deux enregistrements identiques qui ont été chiffrés avec des clés

différentes ne doivent pas être dédupliquées l'un contre l'autre. Cette décision en ce qui concerne la conception assure

que la déduplication ne peut pas être utilisée pour faire fuir des données entre différents domaines de chiffrement. Ceci

représente un avantage pour les fournisseurs de services gérés, vu que les sauvegardes répliquées pour plusieurs

locataires (clients) peuvent être stockées sur un core unique sans qu'aucun locataire ne soit capable de voir les

données d'autres locataires ou d'y accéder. Chaque clé de chiffrement de locataire actif crée un domaine de

chiffrement à l'intérieur du référentiel où seul le propriétaire des clés peut accéder aux données, les afficher et les

utiliser. Dans le cas d'un scénario à plusieurs locataires, les données sont cloisonnées et dédupliquées à l'intérieur des

domaines de chiffrement.

Dans les scénarios de réplication, AppAssure 5 utilise SSL 3.0 pour sécuriser les connexions entre les deux cores d'une

topologie de réplication afin de prévenir les indiscrétions et les modifications non autorisées.

Réplication

La réplication est un processus de copies de points de restauration et de transmission de ceux-ci vers un deuxième

emplacement dans le but d'une restauration en cas d'urgence. Le processus exige une relation en paire source-cible

entre deux cores. La réplication est gérée pour chaque ordinateur protégé ; ce qui veut dire que les instantanés de

sauvegarde d'un ordinateur protégé sont répliqués vers un core de réplique cible. Lorsque la réplication est définie, le

core source transmet de manière asynchrone et continue les données d'instantané incrémentielles vers le core cible.

Vous pouvez configurer cette réplication sortante vers le centre de données de votre société ou le site distant de

restauration en cas d'urgence (c'est-à-dire un core cible « auto-géré ») ou vers un MSP (Managed Service Provider Fournisseur de services gérés) offrant des services de sauvegarde hors site et de restauration en cas d'urgence.

Lorsque vous procédez à une réplication vers un MSP, vous pouvez utiliser des flux de travail intégrés qui vous

permettent de demander des connexions et de recevoir des notifications signalant des problèmes automatiquement.

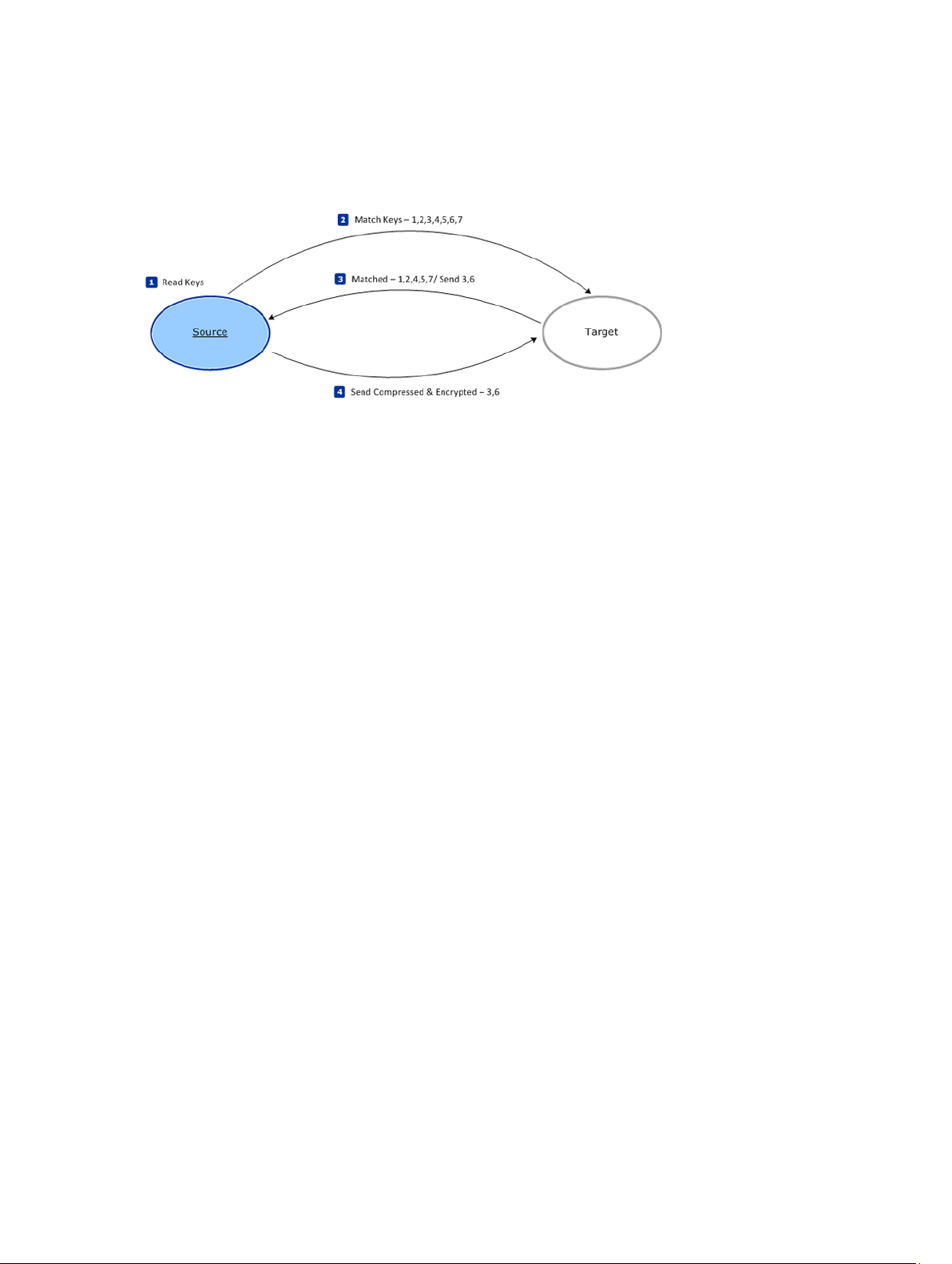

Figure 4. Réplication

18

Page 19

La réplication s'optimise automatiquement grâce à un algorithme unique (RMW -Read-Match-Write) LectureCorrespondance-Écriture étroitement associé à la déplication. Au moyen de la réplication RMW, le service de

réplication source et cible établit la correspondance des clés avant le transfert de données, puis ne fait la réplique que

des données compressées, chiffrées et dédupliquées sur le réseau étendu WAN, ce qui réduit de 10 x les besoins en

bande passante.

Figure 5. Réplication Lecture-Correspondance-Écriture

La réplication commence par l'amorçage de données, le transfert initial d'images de base dédupliquées et d'instantanés

incrémentiels d'agents protégés, ce qui peut ajouter jusqu'à des centaines ou des milliers de gigaoctets de données. La

réplication initiale peut être amorcée vers le noyau cible à l'aide de supports externes. D'habitude, ceci est utile pour de

gros ensembles de données ou des sites dont les liens sont lents. Les données d'une archive d'amorçage sont

compressées, chiffrées et dédupliquées. Si la taille totale de l'archive est supérieure à l'espace disponible sur un

support amovible, l'archive peut être fractionnée sur plusieurs périphériques selon l'espace disponible sur le support.

Pendant le processus d'amorçage, les points de restauration incrémentiels se répliquent sur le site cible. Une fois que le

core cible a fini de consommer l'archive d'amorçage, les points de restauration incrémentiels répliqués se

synchronisent automatiquement.

RaaS (Restauration en tant que service)

Les MSP (Managed Service Providers - Fournisseurs de services gérés) peuvent tirer profit d'AppAssure 5 en tant que

plateforme de RaaS (Restauration en tant que service). RaaS permet une restauration complète dans le cloud en

répliquant les serveurs physiques et virtuels des clients, ainsi que leurs données, sur le cloud du fournisseur de service

en tant que machines virtuelles pour prendre en charge les tests de restauration ou les opérations de restauration. Les

clients qui souhaitent effectuer une restauration dans le cloud peuvent configurer la réplication sur leurs ordinateurs

protégés sur les cores locaux sur un fournisseur de services AppAssure. En cas de sinistre, les MSP peuvent

immédiatement accélérer les machines virtuelles du client.

Les MSP peuvent déployer l'infrastructure RaaS AppAssure 5 multi-locataires, qui peut héberger plusieurs

organisations ou unités d'entreprise (les locataires) discrètes qui ne partagent pas normalement la sécurité ou les

données sur un serveur unique ou un groupe de serveurs. Les données de chaque locataire sont isolées et sécurisées

de la vue des autres locataires et du fournisseur de services.

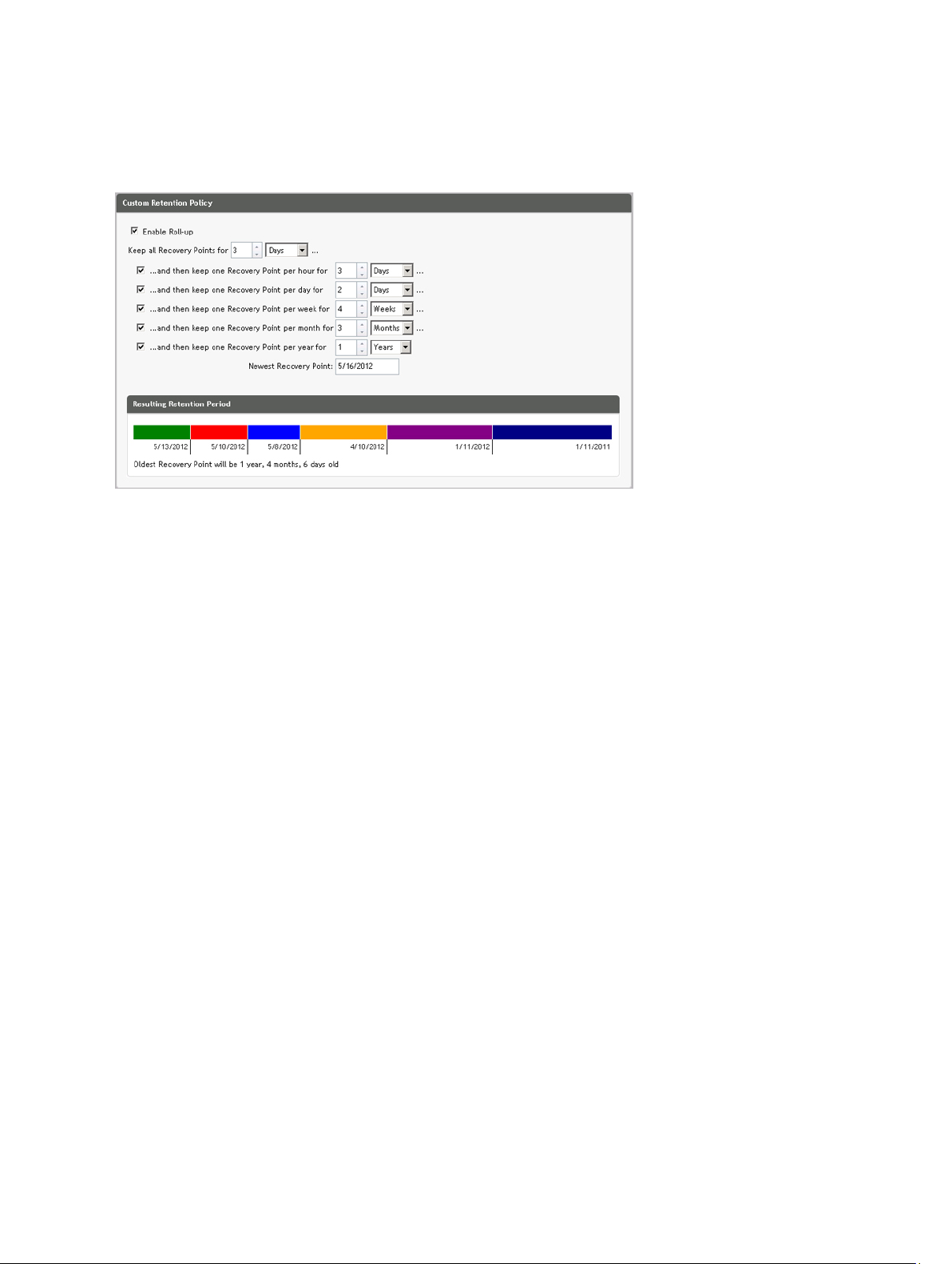

Rétention et archivage

Dans AppAssure 5, les stratégies de sauvegarde et de rétention sont flexibles et, ainsi, faciles à configurer. La capacité

d'adapter les stratégies de rétention aux besoins d'une organisation aide à satisfaire aux exigences de conformité sans

compromettre le RTO.

Les stratégies de rétention appliquent les durées pendant lesquelles les sauvegardes sont stockées dans des supports à

court terme (rapide et cher). Parfois, certaines exigences d'entreprise et techniques demandent une rétention étendue

de ces sauvegardes, mais l'utilisation d'un stockage rapide est trop coûteuse en argent. Ainsi, cette exigence crée le

19

Page 20

besoin d'un stockage à long terme (lent et bon marché). Les entreprises utilisent souvent un stockage à long terme pour

l'archivage de données de conformité et de non conformité. La fonction d'archive prend en charge les rétentions

étendues de données de conformité et de non conformité et est utilisée pour amorcer des données de réplication sur un

core cible.

Figure 6. Stratégie de rétention personnalisée