Page 1

Client VPN IPSec TheGreenBow

Contact: support@thegreenbow.com

Website: www.thegreenbow.com

Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 2

Table of Contents

ITheGreenBow IPSec VPN Client - Guide Utilisateur

Part I Présentation du Client VPN TheGreenBow

................................................................................................................................... 41 Pourquoi le Client VPN TheGreenBow ?

................................................................................................................................... 42 Solution VPN Multi Gateway

................................................................................................................................... 43 Support des Appliances Linux

................................................................................................................................... 54 Les fonctionnalités du Client VPN IPSec TheGreenBow

................................................................................................................................... 65 OEM et Customisation du Logiciel

Part II Installer TheGreenBow VPN Client

................................................................................................................................... 81 Installation du logiciel

................................................................................................................................... 92 Evaluation du logiciel

................................................................................................................................... 93 Assistant d'Activation

.......................................................................................................................................................... 9Assistant d'activation en deux étapes

.......................................................................................................................................................... 9Etape 1 sur 2: Saisir le numéro de licence

.......................................................................................................................................................... 10Etape 2 sur 2: Activation en ligne

.......................................................................................................................................................... 11Erreurs d'activation

................................................................................................................................... 124 Désinstallation du logiciel

Part III Navigation et Interface Utilisateur

................................................................................................................................... 141 Interface utilisateur

................................................................................................................................... 142 Icône en barre des tâches

................................................................................................................................... 153 Interface principale

................................................................................................................................... 164 Menus principaux

................................................................................................................................... 165 Barre de status

................................................................................................................................... 166 Fenêtre "A propos"

................................................................................................................................... 177 Interface Utilisateur Invisible

................................................................................................................................... 178 Assistants

................................................................................................................................... 179 Préférences

4

8

14

Part IV

TheGreenBow IPSec VPN Client - Guide Utilisateur Property of TheGreenBow© - Sistech SA 2000-2005

VPN Configuration

................................................................................................................................... 201 Assistant de Configuration

.......................................................................................................................................................... 20Assistant de Configuration en trois étapes

.......................................................................................................................................................... 20Etape 1 sur 3: Choix de l'équipement distant

.......................................................................................................................................................... 21Etape 2 sur 3: Paramètres du tunnel VPN

.......................................................................................................................................................... 22Etape 3 sur 3: Synthèse

................................................................................................................................... 222 Configuration Tunnel VPN

.......................................................................................................................................................... 22Comment créer un tunnel VPN ?

.......................................................................................................................................................... 23Multiple Phase Authentication ou IPSec Configuration

.......................................................................................................................................................... 23Fonctionnalités avancées

................................................................................................................................... 233 Authentification ou Phase 1

.......................................................................................................................................................... 23Qu'est ce que la Phase 1 ?

.......................................................................................................................................................... 24Phase 1 Description des paramètres

.......................................................................................................................................................... 25Phase 1 Configuration avancée

......................................................................................................................................................... 25Phase 1 Paramètres avancés

20

Page 3

................................................................................................................................... 274 IPSec Configuration ou Phase 2

.......................................................................................................................................................... 27Qu'est ce que la Phase 2 ?

.......................................................................................................................................................... 27Phase 2 Description des paramètres

.......................................................................................................................................................... 28Phase 2 Configuration Avancée

......................................................................................................................................................... 28Phase 2 Paramètres Avancés

................................................................................................................................... 305 Paramètres Globaux

.......................................................................................................................................................... 30Description des paramètres Globaux

................................................................................................................................... 316 Gestion des Tunnels VPN

.......................................................................................................................................................... 31Comment visualiser les tunnels VPN ouverts ?

................................................................................................................................... 327 Mode USB

.......................................................................................................................................................... 32Qu'est ce que le Mode USB ?

.......................................................................................................................................................... 32Comment activer le Mode USB ?

.......................................................................................................................................................... 33Comment activer un Stick USB ?

.......................................................................................................................................................... 34Comment ouvrir automatiquement les tunnels sur insertion du Stick USB ?

................................................................................................................................... 358 Gestion des Certificats

.......................................................................................................................................................... 35Types de Certificats

.......................................................................................................................................................... 35Comment configurer le Client VPN IPSec avec les Certificats ?

................................................................................................................................... 369 Gestion des Configurations VPN

.......................................................................................................................................................... 36Comment Importer ou Exporter une configuration VPN ?

................................................................................................................................... 3610 Outils de Configuration

.......................................................................................................................................................... 36Outils ligne de commande

.......................................................................................................................................................... 36Stopper le Client VPN: option "/stop"

.......................................................................................................................................................... 36Configurer le mode de démarrage: VPNSTART

.......................................................................................................................................................... 37Importer Configuration VPN: option "/import"

.......................................................................................................................................................... 37Rendre l'interface utilisateur invisible: VPNHIDE

................................................................................................................................... 3711 Documents de support complementaires

II

Part V Console et Traces

................................................................................................................................... 391 Description des fonctions

................................................................................................................................... 402 Description des filtres

Part VI Troubleshootings

Part VII Contacts

39

42

44

TheGreenBow IPSec VPN Client - Guide Utilisateur

Page 4

Section

I

Présentation du Client VPN TheGreenBow

Page 5

Présentation du Client VPN TheGreenBow

1 Présentation du Client VPN TheGreenBow

1.1 Pourquoi le Client VPN TheGreenBow ?

Le Client VPN TheGreenBow est un logiciel de sécurisation des communications réseaux.

Disponible pour toutes versions Windows, il est basé sur la technologie VPN IPSec conforme au

standard du marché (Internet Protocol Security). Il permet d'établir des connexions VPN via

Internet entre des utilisateurs distants et le système d'information de l'entreprise. IPSec est le

moyen le plus sûr aujourd'hui pour se connecter à son entreprise puisqu'il permet une

authentification forte de l'utilisateur, un chiffrement fort des tunnels, et la capacité de s'intégrer

dans le SI existant.

Le Client VPN IPSec TheGreenBow complète la gamme de produits de sécurité pour Entreprise

TheGreenBow. Comme tous les produits de la gamme, il respecte notre philosophie d'extrême

simplicité d'installation et d'utilisation.

1.2 Solution VPN Multi Gateway

4

La première priorité de TheGreenBow est le support du plus grand nombre de passerelles/routeurs

VPN IPSec disponibles sur le marché pour offrir une vraie solution multi-vendeurs aux entreprises.

TheGreenBow a ainsi certifié les routeurs BeWan, CISCO, Linksys, Netscreen, Sonicwall,

Symantec, Zyxel et des appliances Linux comme StrongS/WAN et FreeS/WAN. La liste complète

des passerelles/routeurs compatibles est disponible sur notre site web. Cette liste augmente

régulièrement. Pour faciliter le travail des intégrateurs, plusieurs documentations de configuration

de passerelles/routeurs sont disponibles sur notre site.

1.3 Support des Appliances Linux

TheGreenBow supporte les différentes implémentations VPN IPSec Linux comme StrongS/WAN et

FreeS/WAN. Ainsi le Client VPN IPSec TheGreenBow est compatible avec tous les routeurs IPSec

basés sur ces implémentations Linux. La liste des appliances Linux est aussi disponible sur notre

site web.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 6

Présentation du Client VPN TheGreenBow

1.4 Les fonctionnalités du Client VPN IPSec TheGreenBow

Versions Windows supportées Win95, Win98 ,Me, NT, Win2000, WinXP (Tous Service Packs)

Mode de Connexion

Tunneling Protocol

NAT Traversal NAT Traversal Draft 1 (enhanced), Draft 2 et 3 (implémentation complète)

Chiffrement Chiffrement 3DES, DES et AES 128/192/256 bits

Authentification Utilisateur · Support de X-AUTH

Dead Peer Detection (DPD) DPD est une extension (i.e. RFC3706) de Internet Key Exchange (IKE) pour

Redundant Gateway La fonctionnalité de Redundant Gateway (i.e. Gateway Secours) permet

Mode Config Le "Mode Config" est une extension de Internet Key Exchange (IKE) qui

Stick USB

Console de Log Tous les messages des différentes phases sont loggés pour faciliter les

Invisible User Interface

Configuration

Live update Le Client VPN est doté d'un mécanisme de mise à jour incrémentale qui

Il fonctionne en mode VPN peer-to-peer dans une configuration "point à

multipoint", sans Gateway ou serveur. Tous les types de connexion comme

Dial up, DSL, Cable, GSM/GPRS et WiFi sont supportées.

Support IKE complet: Le module IKE est basé sur une souche de

l'OpenBSD 3.1 (ISAKMPD) qui garantit l'interopérabilité avec les solutions

de serveurs et de routeurs IPSec leaders du marché.

Support IPSec complet:

· Main mode et Aggressive mode

· Algorithmes Hash MD5 et SHA

· Changement Port IKE

· Incluant le support NAT_OA

· Incluant NAT keepalive

· Incluant NAT-T mode agressif

· PreShared keying et support des Certificats X509. Compatible avec

les Routeurs IPSec les plus courants.

· Support de Group 1, 2, 5 et 14 (i.e. 768, 1024, 1536 et 2048)

· Support de Flexible Certificate (PEM, PKCS12, ...)

la détection des extremités IKE non actives. Ce mécanisme est utilisé dans

la fonction de Redundant Gateway (i.e. Gateway Secours)

d'offrir aux utilisateurs mobiles un access au réseau d'entreprise plus

disponible et plus simple utilisation. La Redundant Gateway permet au

Client VPN TheGreenBow d'ouvrir un tunnel VPN IPSec avec une gateway

de secours dans le cas ou la gateway principale est inaccessible ou non

opérationnelle.

permet de récuperer certains parametres réseau comme les adresses IP

des serveurs DNS/WINS depuis la gateway distante et de les utiliser dans

la configuration VPN du Client VPN.

Les configurations VPN et les éléments de sécurité (e.g. certificats,

preshared key, &) peuvent être sauvegardés sur un Stick USB de façon à

supprimer les informations d'authentification de la machine.

L'ouverture et la fermeture d'un tunnel peuvent être conditionnés à

l'insertion et extraction du stick USB.

tests et les phases de déploiement. Différents filtres (10) permettent de

simplifier l'analyse des messages.

L'installation silencieuse et l'interface graphique invisible permet au

responsable informatique de déployer une solution VPN avec la garantie

que les configurations VPN ne seront pas modifiées par l'utilisateur.

La configuration du Client VPN peut être effectuée via l'interface ou via un

jeu de commandes en ligne.

L'installation du logiciel peut être effectuée en mode silencieux.

permet de n'effectuer les mises à jour que pour les modules

d'authentification ou de chiffrement nécessaires, en pouvant éviter les

reboots.

5

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 7

Présentation du Client VPN TheGreenBow

1.5 OEM et Customisation du Logiciel

L'offre TheGreenBow VPN s'adresse aux constructeurs et intégrateurs de solutions VPN globales

qui proposent les technologies VPN IPSec sur leurs solutions matérielles et dans leurs

architectures. Nos produits sont ainsi customisables sur demande.

6

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 8

Section

II

Installer TheGreenBow VPN Client

Page 9

Installer TheGreenBow VPN Client

2 Installer TheGreenBow VPN Client

2.1 Installation du logiciel

L'installation du Client VPN TheGreenBow est une installation Windows classique, qui ne nécessite

la saisie d'aucune information. L'installation se termine par un redémarrage de l'ordinateur.

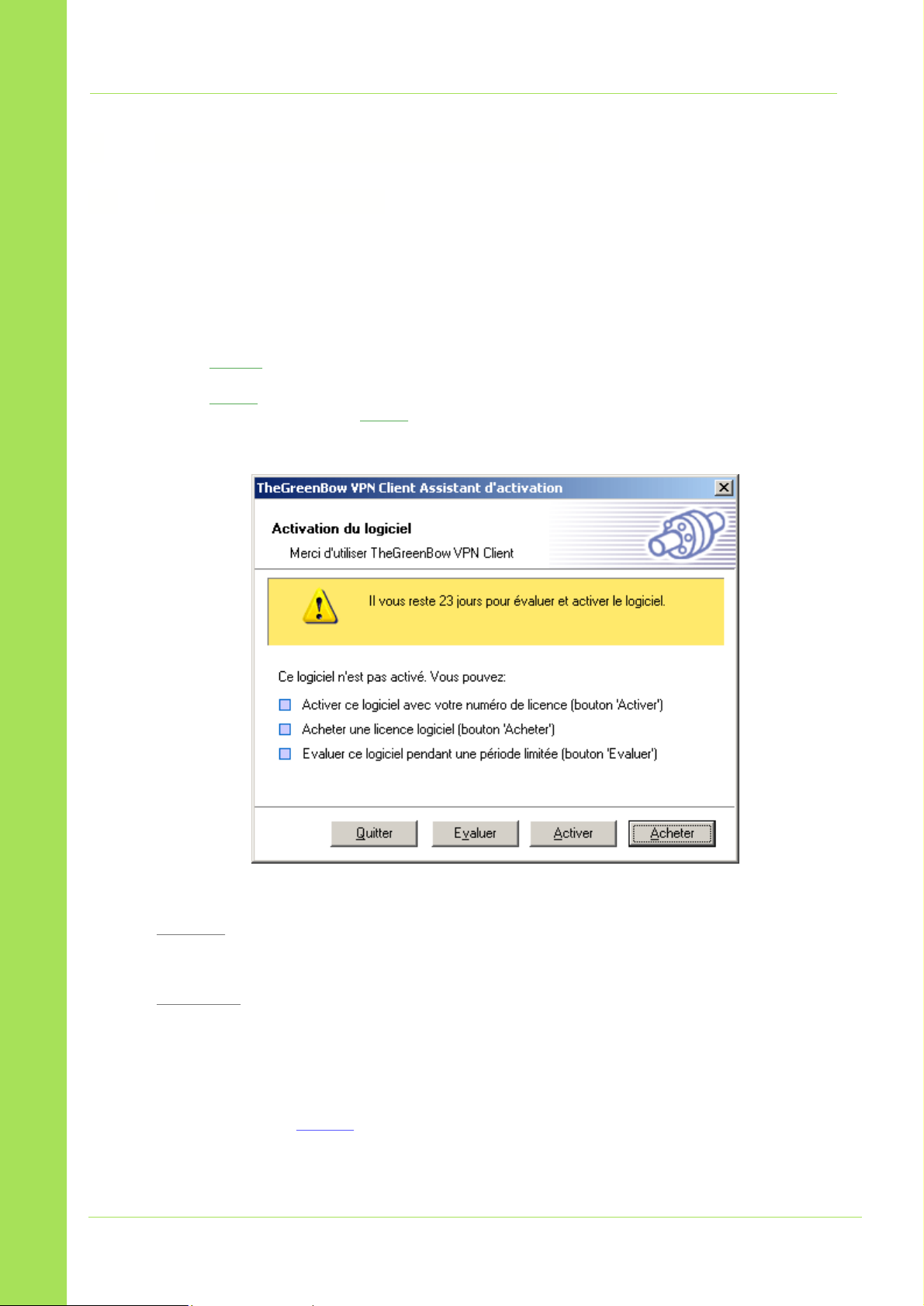

A l'issue du redémarrage, après l'ouverture de la session Windows, une fenêtre s'ouvre avec les

options suivantes:

· "Quitter" ferme la fenêtre et le logiciel.

· "Evaluer" permet de continuer à évaluer le logiciel. La période d'évaluation est affichée dans

la zone jaune.

· "Activer" permet d'activer le logiciel en ligne. Ceci nécessite un Numéro de Licence. En

cliquant sur le bouton "Activer", un Assistant d'Activation en deux étapes apparait.

· "Acheter" permet d'acheter une licence sur la boutique en ligne TheGreenBow.

8

Attention : sur station Windows NT, 2000 et XP, l'installation du Client VPN TheGreenBow

nécessite d'être en mode Administrateur. Si ce n'est pas le cas, l'installation s'arrête après le choix

de la langue par un message d'avertissement.

Raccourcis : A l'issue de l'installation, le Client VPN TheGreenBow est accessible :

· depuis le bureau Windows, en double-cliquant sur l'icône TheGreenBow VPN

· depuis l'icône VPN situé en barre des tâches

· depuis le menu Démarrer > Programmes > TheGreenBow > VPN > TheGreenBow VPN

Note: L'installation peut être customisée via un certain nombre de paramètres passés en ligne de

commande. Pour plus de détails, veuillez vous référer au document "VPN deployment guide"

disponible sur notre site web.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 10

Installer TheGreenBow VPN Client

2.2 Evaluation du logiciel

Il est possible d'utiliser le Client VPN TheGreenBow en version d'évaluation - limitée à 30 jours

d'utilisation - en cliquant sur le bouton "Evaluer". Tant que le Client VPN est utilisé en mode

"Evaluation", la fenêtre d'activation s'affiche systématiquement à chaque nouveau démarrage du

Client VPN.

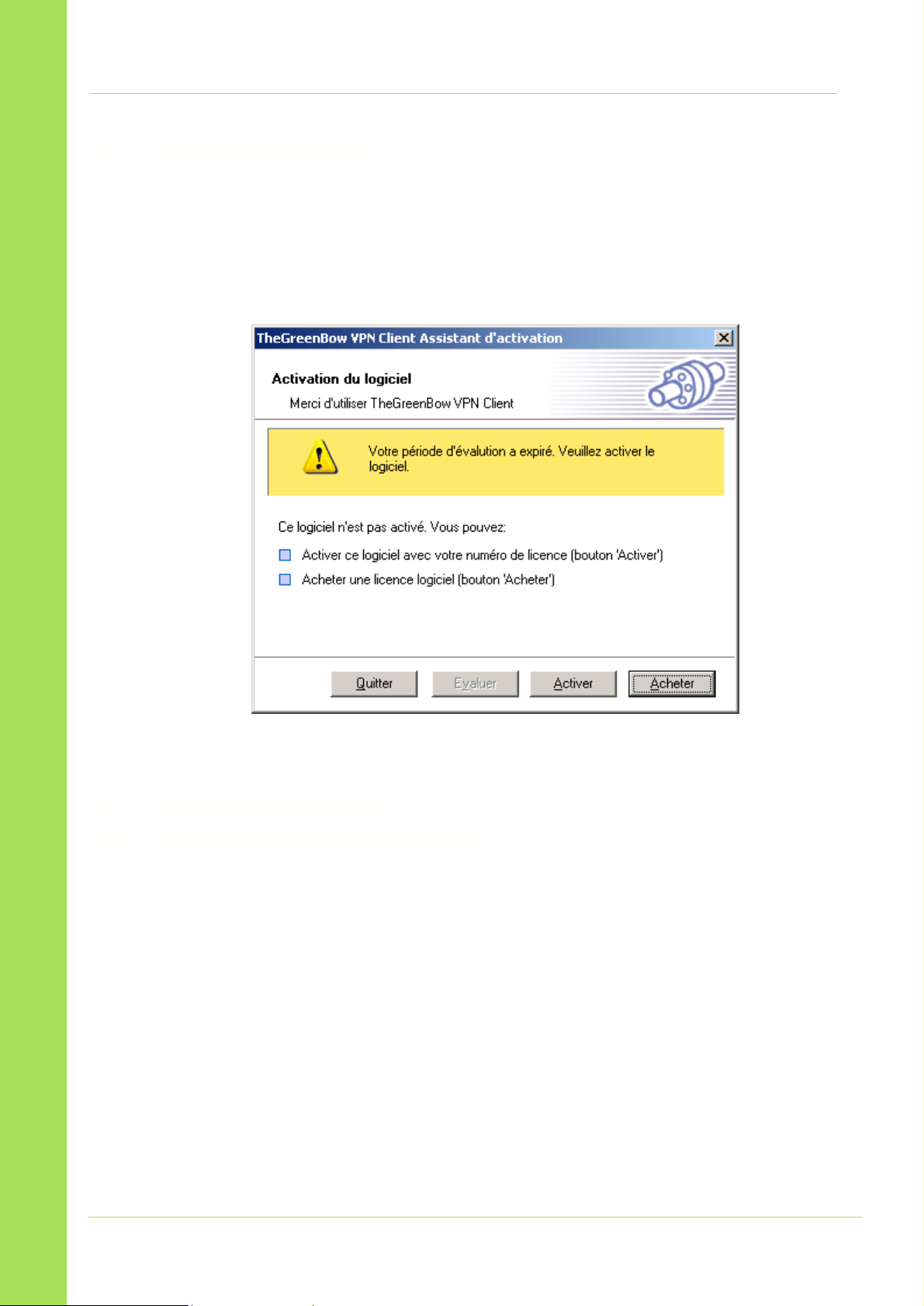

Une fois la période d'évaluation expirée, le bouton "Evaluer" n'est plus disponible et le software

n'est plus accessible. Seul le bouton "Activer" est disponible.

9

2.3 Assistant d'Activation

2.3.1 Assistant d'activation en deux étapes

L'Assistant d'Activation est un Assistant en deux étapes qui permet d'activer le logiciel en ligne en

quelques secondes. L'activation nécessite un numéro de license. Saisir votre numéro de licence,

votre adresse email et cliquer sur 'Suivant'. L'adresse email est utilisée pour renvoyer à l'utilisateur

une confirmation d'activation.

L'Assistant d'Activation peut être lancé depuis le logiciel comme suit:

· Cliquer sur le menu "?" puis cliquer sur "Assistant Activation...".

· Cliquer sur le bouton "Activer" dans la fenêtre de démarrage quand vous lancez le Logiciel

Client VPN.

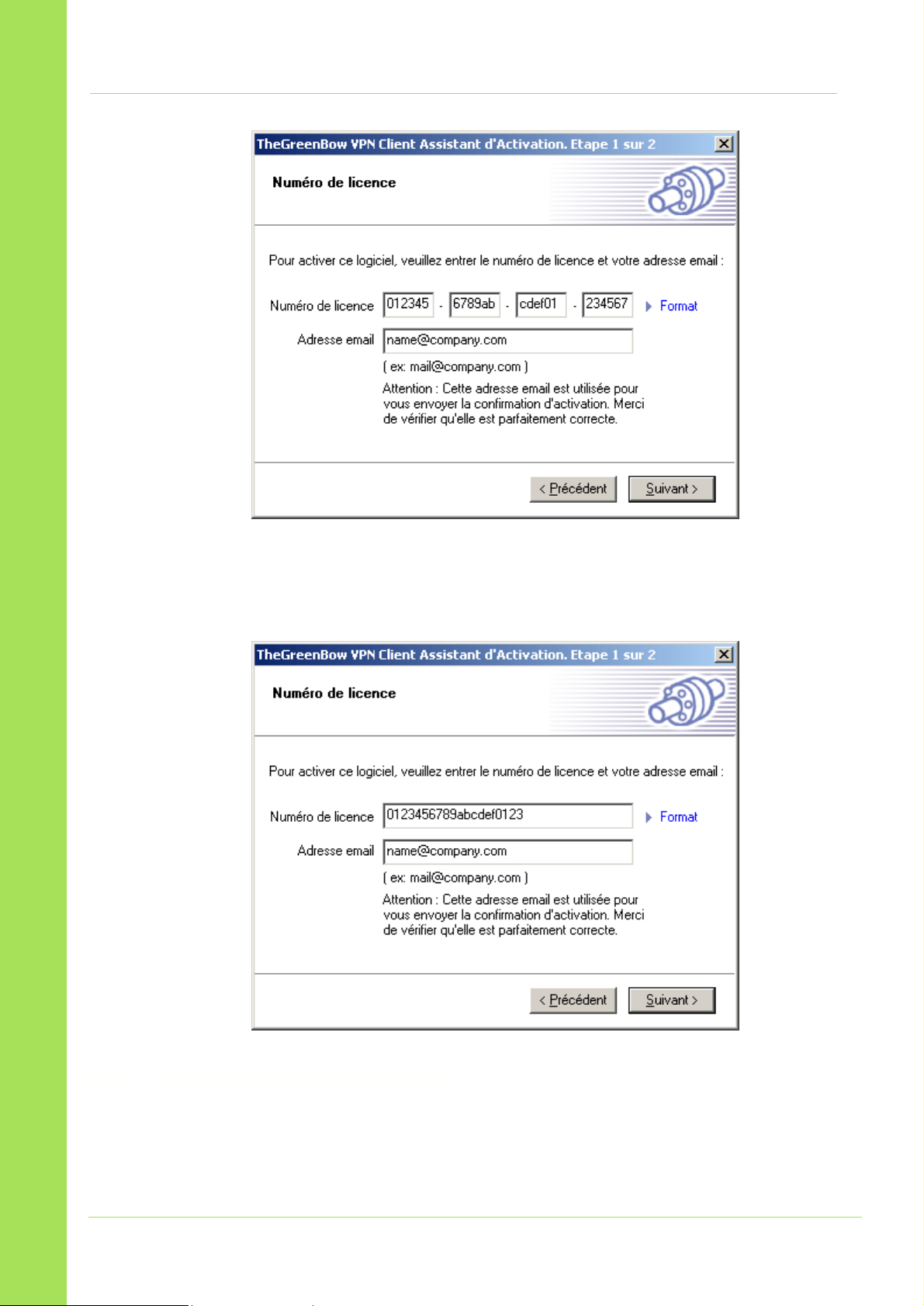

2.3.2 Etape 1 sur 2: Saisir le numéro de licence

L'activation nécessite un numéro de Licence. Saisir votre numéro de licence, votre adresse email

et cliquer sur 'Suivant'. L'adresse email est utilisée pour renvoyer à l'utilisateur une confirmation

d'activation une fois l'activation complétée avec succes.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 11

Installer TheGreenBow VPN Client

10

A partir la version VPN Client 3.0 et suivante, le format du Numéro de Licence est un numéro de

24 chiffres (i.e. 4 fois 6

chiffres). Le numéro de licence des versions logiciel plus anciennes est un numéro de 20 chiffres.

Le format peut être choisis en fonction de votre Numéro de Licence en cliquant sur "Format" à la

droite du champ Numéro de Licence comme suit:

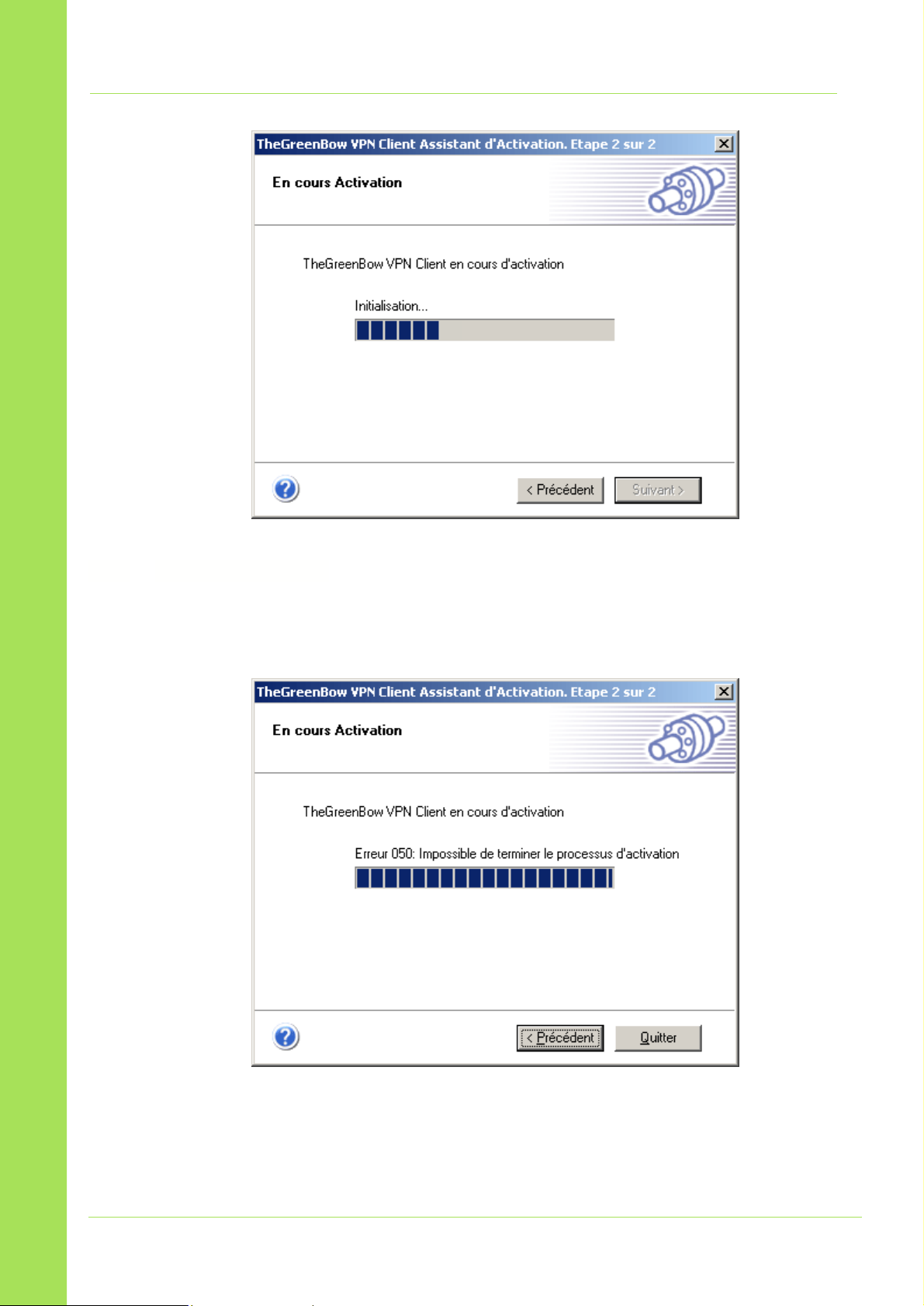

2.3.3 Etape 2 sur 2: Activation en ligne

L'Assistant d'Activation se connecte automatiquement au serveur d'activation en ligne pour activer

le logiciel Client VPN. Vous pouvez revenir en arriere à tout moment en utilisant le bouton

'Précédent' pour changer le numéro de Licence par exemple.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 12

Installer TheGreenBow VPN Client

11

2.3.4 Erreurs d'activation

Dans le cas ou une erreur intervient pendant l'activation, un code d'erreur est affiché

immédiatement. Les explications et recommandations associées vous permettant de résoudre le

problème sont alors disponibles en ligne en cliquant sur l'icone d'aide i.e. "?".

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 13

Installer TheGreenBow VPN Client

Codes erreur Messages d'erreur Explications

Erreur 031 Numéro de licence non trouvée Le numéro de licence n'existe pas dans la base de donnée du

Erreur 032 Réservé Reservé

Erreur 033 Quota d'activation dépassé Le nombre d'installation et d'activation autorisé est atteint

Erreur 034 Code produit erroné Le numéro de license saisi n'est pas autorisé pour ce type de

Erreur 035 Code produit erroné Le numéro de license saisi n'est pas autorisé pour ce type de

Erreur 036 Activation de cette version non

autorisée

Erreur 050 Impossible de terminer le

process d'activation

Erreur 051 Impossible de terminer le

process d'activation

Erreur 052 Impossible de terminer le

process d'activation

Erreur 053 Impossible de contacter le

serveur d'activation

Erreur 054 Impossible de contacter le

serveur d'activation

Erreur 055 Code d'activation erroné Le code d'activation a été corrompu lors de l'activation.

12

serveur d'activation. Vous avez probablement fait une erreur

de saisie de votre nméro de licence.

pour ce numéro de licence.

produit logiciel.

produit logiciel.

La période de maintenance a expiré, le logiciel ne peut être

mis à jour. Vous pouvez toutefois toujours utiliser la

précédente version installée et activée sur votre poste.

Le serveur d'activation ne peut pas générer de code

d'activation pour ce numéro de license.

Le serveur d'activation ne peut pas générer de code

d'activation pour ce numéro de license.

Le serveur d'activation ne peut pas générer de code

d'activation pour ce numéro de license.

Le serveur d'activation ne peut pas contacté. Les raisons

possibles peuvent être pas de connection Internet,

configuration de votre firewall, sécurité réseau filtrant certains

traffic, serveur d'activation momentanément indisponible.

Le serveur d'activation ne peut pas contacté. Les raisons

possibles peuvent être pas de connection Internet,

configuration de votre firewall, sécurité réseau filtrant certains

traffic, serveur d'activation momentanément indisponible.

2.4 Désinstallation du logiciel

Le logiciel Client VPN TheGreenBow se désinstalle de différentes façons :

· depuis le panneau de contrôle Windows en sélectionnant "Ajout/Suppression de

programmes"

· depuis le menu Démarrer > Programmes > TheGreenBow > VPN > Désinstaller Client

VPN

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 14

Section

III

Navigation et Interface Utilisateur

Page 15

Navigation et Interface Utilisateur

3 Navigation et Interface Utilisateur

3.1 Interface utilisateur

Le Client VPN IPSec TheGreenBow est totalement autonome, ne nécessitant pas d'intégration

particulière avec d'autres logiciels, il peut démarrer aussi établir ou fermer des tunnels VPN sans

intervention de l'utilisateur en fonction du trafic vers certaines destinations mais il nécessite d'être

configuré. L'interface logiciel permet de créer, modifier, sauver, exporter ou importer les

configurations VPN avec les éléments de sécurité (e.g. Preshared key, Certificats, ...).

La configuration du Client VPN IPSec est défini dans un fichier de configuration.

Les différents éléments de l'interface utilisateur sont les suivants:

· Icône en barre des tâches

· Interface principale

· Menus principaux

· Barre de status

· Assistants

· Préferences

14

3.2 Icône en barre des tâches

Le Client VPN TheGreenBow est identifié, en utilisation courante, par un icône situé en barre des

tâches. L'interface graphique du Client VPN peut être ouvert par simple clic sur cet icône

d'application.

Cet icône indique l'état des tunnels. Le code des couleurs de l'icône Client VPN est le suivant:

Icône bleu: aucun tunnel VPN n'est ouvert

Icône vert: au moins un tunnel VPN est ouvert

Un clic gauche sur l'icône Client VPN ouvre l'interface de configuration.

Un clic droit sur l'icône VPN affiche le menu suivant :

· 'Sauver & Appliquer' permet de sauver les modifications de configuration pour pouvoir

relancer l'ouverture des tunnels VPN avec les nouveaux paramètres de configuration.

· 'Console' lance la fenêtre de traces VPN.

· 'Connexions' ouvre l'interface sur la liste des connexions (tunnels) ouvertes.

· 'Quitter' ferme les connexions (tunnels) en cours, arrête le moteur VPN et ferme l'interface

graphique de configuration. Pour redémarrer le Client VPN TheGreenBow, il suffit de cliquer

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 16

Navigation et Interface Utilisateur

sur l'icône TheGreenBow VPN sur le bureau Windows, ou de cliquer sur le menu "Démarrer

> Programmes > TheGreenBow > VPN > TheGreenBow VPN".

· Liste de tunnels configurés avec son status. Ces tunnels peuvent aussi être ouverts ou

fermés depuis ce menu.

Le 'tooltip' de l'icône VPN indique à tout moment l'état du Client VPN TheGreenBow :

· 'Tunnel [NomDuTunnel]' si un ou plusieurs tunnels sont actifs.

· 'Attente VPN prêt...' pendant le temps de lancement du moteur VPN IKE.

· 'TheGreenBow VPN Client' lorsque le Client VPN est lancé, sans tunnel ouvert.

3.3 Interface principale

L'interface principale est composée des éléments suivants:

· Une arborescence en colonne de gauche, qui décrit toutes les configurations IKE et IPSec

du Client

· Trois boutons 'Console', 'Paramètres' et 'Connexions'

· Une fenêtre de configuration dépendant du niveau de l'arborescence choisi.

15

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 17

Navigation et Interface Utilisateur

3.4 Menus principaux

Les menus principaux sont les suivants:

· Le menu 'Fichier' contient les fonctions Import ou Export de configuration. En particulier, il

est possible d'importer or exporter des configurations VPN depuis ou vers n'importe quels

emplacements comme un serveur, un disque local or un Stick USB. Le mode Stick USB et

les préférences peuvent être activé depuis ce menu.

· Le menu 'Configuration VPN' reprend toutes les actions du menu contextuel de

l'arborescence. Il donne aussi accès à tout moment à l'Assistant de Configuration.

· Le menu 'Outils' reprend les fonctions des boutons 'Console' et 'Connexions'.

· Le menu '?' donne accès à l'aide en ligne, Assistant d'Activation et à la fenêtre 'A propos'.

3.5 Barre de status

La barre de statut (bas de la fenêtre de l'application) peut indiquer plusieurs types d'information:

16

· La zone gauche indique localisation du fichier de configuration VPN et par conséquent l'état

actif ou inactif du mode stick USB.

· La zone centrale donne des informations sur l'état général du logiciel Client VPN IPSec (e.g.

"VPN prêt", "VPN Tunnel ouvert", "Sauvegarde configuration en cours", &).

· La zone droite indique l'état des tunnels :

signifie qu'au moins un tunnel est ouvert

signifie qu'aucun tunnel n'est ouvert

3.6 Fenêtre "A propos"

La fenêtre 'A propos' précise les versions de l'interface et du moteur IKE du Client VPN ainsi que le

nombre de jour d'évaluation restant. Elle offre aussi un lien direct sur notre site web.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 18

Navigation et Interface Utilisateur

17

3.7 Interface Utilisateur Invisible

L'interface de configuration du Client VPN peut être rendu invisible. L'accès à l'interface graphique

peut être interdit grâce à l'outil de configuration "VPNHIDE".

Si vous choisissez cet option, l'interface graphique ne peut pas être ouvert (ni par double-clic sur

l'icône du bureau, ni par sélection du menu Démarrer), et le menu déroulant dans la barre de

taches se réduit à l'accès à la console, ouverture/fermeture des tunnels configurés et 'quitter'

comme suit:

Tous les outils de configuration, dont "VPNHIDE", sont disponibles sur notre site web.

3.8 Assistants

Vous disposez de deux Assitants:

· Assistant de Configuration VPN accessible via le Menu "VPN configuration" > "Assistant de

Configuration"

· Assistant d'Activation via le Menu "?" > "Assistant d'Activation"

3.9 Préférences

La fenêtre des Préférences vous permet de définir:

· Le mode de démarrage du logiciel.

· Activation/desactivation de la détection de déconnection de l'interface réseau.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 19

Navigation et Interface Utilisateur

Les Préférences sont disponibles via le Menu 'Fichier' puis 'Préférences'.

18

Le mode de démarrage du logiciel

Le Client VPN IPSec TheGreenBow à plusieurs modes de démarrage:

· 'Démarrer le Client VPN IPSec avant le logon MS Windows': Ce mode est utlisé pour

sécuriser un login distant.

· 'Démarrer le Client VPN IPSec aprés le logon MS Windows'.

· 'Ne pas démarrer le Client VPN IPSec quand MS Windows démarre': le Client VPN est

démarré manuellement par l'utilisateur.

Divers

Désactiver la détection de déconnection de l'interface réseau permet au Client VPN de ne pas

fermer les tunnels ouverts sur déconnections momentannées mais fréquentes. Ce type de

comportement est observé sur des connections de type GPRS ou WiFi.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 20

Section

VPN Configuration

IV

Page 21

VPN Configuration

4 VPN Configuration

4.1 Assistant de Configuration

4.1.1 Assistant de Configuration en trois étapes

Le Client VPN IPSec TheGreenBow intègre un "Assistant de Configuration" qui permet de créer

une configuration complète en trois étapes. Cet Assistant est optimisé pour une connexion d'un

poste nomade sur l'Internet ayant besoin de se connecter à un réseau local d'entreprise en

passant par un routeur VPN.

Voici ci-dessous le schéma représentant les différents éléments de notre exemple de connexion

VPN :

· Le poste nomade dispose d'une adresse IP publique 195.100.205.101.

· Il souhaite accéder au réseau local situé derrière le routeur qui a pour adresse DNS

publique routeur.mydomain.com.

· Dans le réseau local de l'entreprise, le nomade aura pour adresse IP privée 192.168.1.50

· Il pourra accéder aux ressources du réseau local, notamment un serveur ayant l'adresse IP

privée 192.168.1.101.

20

Note : Les configurations plus complexes du Client VPN ou spécifiques à certains routeurs

compatibles sont disponibles sur notre site web.

Pour accéder à l'Assistant de Configuration, sélectionner le menu 'Configuration > Assistant'.

4.1.2 Etape 1 sur 3: Choix de l'équipement distant

La première étape permet de choisir le type d'équipement disponible à l'autre bout du tunnel, coté

entreprise.

Choisir "Routeur ou Passerelle VPN".

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 22

VPN Configuration

21

4.1.3 Etape 2 sur 3: Paramètres du tunnel VPN

La deuxième étape permet de déterminer les caractéristiques du tunnel VPN:

· L'adresse IP publique ou DNS (coté réseau Internet) du routeur VPN (e.g.

routeur.mydomain.com)

· La preshared key qui sera utilisé pour authentifier l'utilisateur (doit être identique dans le

routeur)

· L'adresse IP du réseau LAN de l'entreprise (e.g. préciser 192.168.1.0)

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 23

VPN Configuration

4.1.4 Etape 3 sur 3: Synthèse

La troisième étape résume tous les paramètres de configuration VPN choisis. Les autres

paramètres peuvent être configurés directement depuis l'interface principale (e.g. certificats,

adresse IP virtuelle, &).

A la fermeture de cette troisième étape, la configuration VPN complète apparaît dans

l'arborescence de l'interface principale.

22

4.2 Configuration Tunnel VPN

4.2.1 Comment créer un tunnel VPN ?

Pour créer un tunnel VPN directement depuis l'interface principale (sans utiliser

l'Assistant de Configuration), vous devez suivre les étapes suivantes:

1. Clic droit sur 'Configuration' dans l'arborescence et sélectionner 'Nouvelle Phase 1'

2. Configurer la Phase d'Authentification (Phase 1)

3. Clic droit sur la 'Phase 1' dans l'arborescence et sélectionner 'Ajouter Phase 2'

4. Configurer la Phase IPSec (Phase 2)

5. Cliquer sur le bouton 'Sauver & Appliquer' pour que la nouvelle configuration soit prise en

compte.

6. Ouvrir le tunnel directement en cliquant sur le bouton 'Ouvrir le tunnel' (fenêtre 'Phase2')

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 24

VPN Configuration

Pour la description des parametres voir aussi Phase 1 ou Phase 2.

4.2.2 Multiple Phase Authentication ou IPSec Configuration

Plusieurs Phases d'Authentification (Phase 1) peuvent être configurées. Ceci permet de créer

depuis un même poste plusieurs tunnels vers plusieurs routeurs VPN différents.

De même, plusieurs Configuration IPSec (Phase 2) peuvent être créées pour une même Phase

d'Authentification (Phase 1).

4.2.3 Fonctionnalités avancées

Les fonctionnalités avancées et autres paramètres peuvent être définis pour les Phase1 et Phase2

Ceux définis dans la Phase1 s'appliquent à toutes les Phase2 de la configuration VPN courante:

· Activer/Désactiver Config Mode

· Activer/Désactiver NAT-T Mode Agressif

· Activer/Désactiver Gateway Secours

· Changement Port IKE

· Saisir Login/password pour X-Auth avec option "Se souvenir du login/password"

23

Ceux définis dans la Phase2 s'appliquent seulement aux Phase2:

· Mode d'ouverture automatique de tunnel

· Choisir un script/application à lancer sur ouverture d'un tunnel

· Configuration manuelle des adresses serveur DNS/WINS

4.3 Authentification ou Phase 1

4.3.1 Qu'est ce que la Phase 1 ?

La page 'Authentification' permet de configurer les différents éléments d'une Phase

d'Authentification (alias Phase 1 ou Phase de négociation IKE).

Le but de la phase 1 est de négocier les règles de sécurité IKE, d'authentifier les correspondants,

et de démarrer un tunnel sécurisé entre ces correspondants. Dans la Phase 1, chaque extrémité

doit identifier et s'authentifier auprès des autres.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 25

VPN Configuration

4.3.2 Phase 1 Description des paramètres

24

Pour les paramètres 'Avancés', comme X-Auth, veuillez cliquer sur le bouton 'P1 Avancé'.

Une fois configurés, cliquez sur 'Sauver et Appliquer" pour prendre en compte vos modifications.

Nom

Identifiant de la Phase d'Authentification utilisé uniquement par le logiciel. Ce

paramètre n'est, par exemple, pas transmis dans la négociation IKE.

Il est possible de modifier le nom d'une Phase à tout moment. Une modification

de nom sera reflété dans l'arborescence. Deux phases ne peuvent pas avoir le

même nom.

Interface

Adresse IP de l'interface réseau sur laquelle la connexion VPN s'établit (dans

notre exemple : 195.100.205.101).

Lorsque cette adresse IP n'est pas prédéfinie (c'est le cas par exemple

lorsqu'elle est allouée dynamiquement par un FAI), sélectionner l'option " * ".

Adresse Router Distant Adresse IP ou adresse DNS du routeur VPN distant (dans notre exemple :

routeur.mydomain.com). Ce champ doit être obligatoirement renseigné.

Clé partagée Mot de passe ou clé partagée par le routeur ou le destinataire.

Certificats

Certificat X509 utilisé par le Client VPN (voir

Configuration Client VPN avec Certificats)

IKE Chiffrement

Algorithme de chiffrement négocié au cours de la Phase d'Authentification

(3DES, AES, ...)

IKE authentification Algorithme d'authentification négocié au cours de la Phase d'Authentification

(MD5, SHA, ...)

IKE Groupe de clé Longueur de clé Diffie-Hellman.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 26

VPN Configuration

4.3.3 Phase 1 Configuration avancée

4.3.3.1 Phase 1 Paramètres avancés

Voici la description des paramètres 'Avancés':

25

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 27

VPN Configuration

Config-Mode Si selectionné, le Client VPN active le Config-Mode. Le Config-Mode permet de

Aggressive Mode Le Client VPN utilisera le mode agressif pour se connecter au routeur VPN distant.

Redund. GW Redundant Gateway (ou gateway secours) permet au Client VPN TheGreenbow

26

recupérer certains éléments de configuraiton VPN comme les adresses IP

DNS/WINS depuis la gateway/routeur si celui ci le supporte. Dans le cas ou la

gateway ne supporte pas le Config-Mode, il est possible de configurer ces adresses

IP de serveurs DNS/WINS pour chaque tunnel dans le Client VPN (voir

'P2 avancé').

d'ouvrir un tunnel IPSec avec une gateway de secours dans le cas ou la gateway

primaire indisponible ou inaccessible. Saisir une adresse IP ou l'url de la gateway

secours (e.g. router.dyndns.com) pour activer la fonction de Gateway Secours.

· Client VPN TheGreenbow va essayer de contacter la gateway primaire pour

établir un tunnel. Si le tunnel ne peut être établi apres plusieurs tentatives

(valeur par défaut est 5 essais, configurable dans la fenêtre "Paramètres" puis

le champ "Retransmissions"), la gateway secours est utilisée comme nouvelle

destination. Le délai entre chaque éssais est de 10 sec environ.

· Dans le cas ou la gateway primaire est accessible mais que l'ouverture du

tunnel est impossible (e.g. VPN configuration issues), le Client VPN n'essaye

pas d'ouvrir les tunnels avec la gateway secours. La configuration VPN

nécessite des modifications.

· Dans le cas ou le tunnel a été ouvert avec la gateway primaire et que celle ci

supporte Dead Peer Detection, quand le Client VPN détecte que la gateway

primaire ne réponds plus, il essaye immediatement d'ouvrir les tunnels avec la

gateway secours.

· Le même comportement s'applique pour la gateway secours. Le Client VPN

essayera d'ouvrir les tunnels avec la gateway secours et primaire jusqu'à ce

que l'utilisateur quitte le logiciel ou clic sur "Sauver & Appliquer".

Port IKE

Local ID

Port de négociation IKE. La valeur par défaut 500.

Le 'Local ID' est l'identifiant de la Phase d'Authentification (Phase 1) que le Client

VPN envoie au routeur VPN distant. Suivant le Type sélectionné, cet identifiant peut

être :

· une adresse IP (type = Adresse IP), e.g. 195.100.205.101

· un nom de domaine (type = FQDN), e.g. gw.mydomain.net

· une adresse email (type = USER FQDN), e.g. support@thegreenbow.fr

· une chaîne de caractères (type = KEY ID), e.g. 123456

· Quand ce paramètre n'est pas renseigné, c'est l'adresse IP du Client VPN

qui est utilisée par défaut.

Remote ID Le 'Remote ID' est l'identifiant que le Client VPN s'attend à recevoir du routeur VPN

distant. Suivant le type sélectionné, cet identifiant peut être :

· une adresse IP (type = Adresse IP), par exemple : 80.2.3.4

· un nom de domaine (type = FQDN), par exemple : routeur.mondomaine.com

· une adresse email (type = USER FQDN), par exemple :

admin@mydomain.com

· une chaîne de caractères (type = KEY ID), par exemple : 123456

· Quand cet paramètre n'est pas renseigné, c'est l'adresse IP du routeur VPN

qui est utilisée par défaut.

X-Auth Saisir le Login et Password choisis pour la négociation X-AUTH IPSec.

Si "X-Auth popup" est selectionné, une fenêtre de saisie du login/password X-Auth

apparetra à chaque tentative d'ouverture de tunnel. L'utilisateur a 20 sec. pour saisir

les paramètres avant que l'authentification X-Auth soit en défaut. Si l'authentification

X-Auth n'est pas complète, le tunnel ne peut pas être ouvert.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 28

VPN Configuration

4.4 IPSec Configuration ou Phase 2

4.4.1 Qu'est ce que la Phase 2 ?

La page de 'Configuration IPSec' permet de configurer les différents paramètres de la Phase IPSec

(alias Phase 2).

Le but de la phase 2 est de négocier les paramètres de sécurité qui seront appliquées à tout trafic

passant par ces tunnels VPN négociés pendant la Phase 1.

4.4.2 Phase 2 Description des paramètres

27

Pour les paramètres 'Avancés', veillez cliquer sur le bouton 'P2 Avancé'.

Une fois configurés, cliquez sur 'Sauver et Appliquer" pour prendre en compte vos modifications.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 29

VPN Configuration

Nom Identifiant de la Configuration IPSec utilisé uniquement par le logiciel. Ce

Adresse du Client VPN Adresse IP source affectée aux trames IPSec avant le tunneling. Cette

Type d'adresse

Adresse Réseau Distant/

Adresse Poste

Subnet mask Masque de réseau (subnet mask)

Certificat

ESP Chiffrement Algorithme de chiffrement négocié au cours de la Phase IPSec (3DES,

ESP Authentification Algorithme d'authentification négocié au cours de la Phase IPSec (MD5,

ESP mode

PFS Groupe Longueur de clé Diffie-Hellman.

Ouvrir le tunnel Ce bouton permet d'ouvrir manuellement le tunnel. Ce bouton se tranforme

28

paramètre n'est pas transmis dans la négociation IPSec.

Il est possible de modifier le nom d'une Phase à tout moment. Une

modification de nom sera reflétée dans l'arborescence. Deux phases ne

peuvent avoir le même nom.

adresse est utilisée pour définir l'adresse IP "virtuelle" du poste sur le

réseau distant, c'est-à-dire, l'adresse avec laquelle elle sera "vue" sur le

réseau distant par les autres machines.

Dans le cas de notre exemple page 10, cette adresse vaut 192.168.1.50.

L'extrémité du tunnel peut être un réseau ou un poste distant.

· Choisir 'Adresse Subnet' pour un réseau. Dans ce cas, les deux

paramètres 'Adresse Réseau Distant' et 'Masque Réseau' sont

disponibles.

· Choisir 'Adresse Poste' pour un poste distant. Dans ce cas, seul le

paramètre 'Poste distant' est disponible.

Adresse IP distante, ou adresse IP du routeur, qui déclenche l'ouverture du

tunnel.

Certificat X509 utilisé par le Client VPN (voir

Mise en Suvre des Certificats)

AES, ...)

SHA, ...)

Mode d'encapsulation IPSec : Tunnel ou Transport

en 'Fermer le tunnel' des que le tunnel est ouvert.

Une fois la configuration terminée, cliquer sur "Sauver et Appliquer" pour que cette configuration

soit prise en compte par le Client VPN.

Note: De nombreux exemples et guides de configuration, suivant les passerelles/routeurs utilisés,

sont disponibles sur notre site web.

4.4.3 Phase 2 Configuration Avancée

4.4.3.1 Phase 2 Paramètres Avancés

Voici la description des paramètres 'Avancés':

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 30

VPN Configuration

29

Mode d'ouverture

automatique

Le Client VPN peut ouvrir un tunnel (Phase2) automatiquement sur événements

particuliers:

· Ouvrir automatiquement ce tunnel au démarrage du Client VPN. Le Client

VPN peut être configuré pour démarrer pendant le boot de la machine

mais avant le login Windows (voir "Préférences"). Cette configuration peut

être utilisée pour ouvrir un tunnel vers un serveur sur lequel se connecte le

poste avant l'ouverture de Windows.

· Ouvrir automatiquement ce tunnel sur insertion d'un Stick USB et à

condition que ce dernier contienne les éléments de sécurité nécessaires

(PreShared Key, Certificats, ..). La détection du Stick USB est

automatique. Voir Mode USB.

· Ouvrir automatiquement ce tunnel quand le Client VPN detecte du traffic à

destination du réseau privé distant specifié dans ce tunnel.

Script d'ouverture

Un script ou une application (e.g. script security admin , Outlook, CRM apps, ..)

peut être lancé sur ouverture d'un tunnel VPN IPSec. Le script ou l'application

peut être sélectionné à partir du disque avec le bouton "...".

Config Mode manuel Les adresses IP des serveurs DNS et WINS du réseau LAN distant peuvent être

saisis manuellement dans cette fenêtre. Cette option permet de faciliter la

résolution d'adresse des serveurs d'entreprise. Les adresses sont prisent en

compte dés que le tunnel est ouvert et aussi longtemps qu'il reste ouvert.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 31

VPN Configuration

4.5 Paramètres Globaux

4.5.1 Description des paramètres Globaux

Les paramètres généraux permettent de configurer les différents "timers" des différentes Phases

IKE et IPSec ainsi que ceux du DPD.

30

Une fois vos modifications faites, veuillez cliquer sur 'Sauver & Appliquer' pour qu'elles soient pris

en compte par le Client VPN.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 32

VPN Configuration

Lifetime (sec.) IKE durée par défaut Temps maximum autorisé pour l'authentification IKE.

Dead Peer Detection

(DPD)

Autres Retransmission Temps de retransmission des échanges en cas de

31

IKE durée minimale Temps maximum autorisé pour l'authentification IKE:

valeur minimale négociée.

IKE durée maximale Temps maximum autorisé pour l'authentification IKE :

valeur maximale négociée.

IPSec durée par défaut Temps maximum autorisé pour la négociation IPSec.

IPSec durée minimale Temps maximum autorisé pour la négociation IPSec

: valeur minimale négociée.

IPSec durée maximale Temps maximum autorisé pour la négociation IPSec

: valeur maximale négociée.

Période de vérification

(sec.)

Nombre d'essais Nombre de messages DPD envoyés.

Durée entre essais (sec.) Interval entre messages DPD quand aucune reponse

Echange temps max. Temps maximum d'attente d'un échange avant

Bloquer flux non chiffrés Lorsque cette option est cochée, seul le trafic chiffré

Interval entre messages DPD.

recue de la gateway distante.

non-réponse.

l'abandon de la négociation

à partir du poste client sera autorisé.

4.6 Gestion des Tunnels VPN

4.6.1 Comment visualiser les tunnels VPN ouverts ?

La fenêtre 'Connexions' permet de gérer les tunnels en cours : visualisation et fermeture.

Pour fermer un tunnel, le sélectionner dans la liste des tunnels en cours et cliquer sur le bouton

"Fermer le tunnel".

Les tunnels ouverts sont aussi affichés par un clic droit sur l'icone en barre de tâche.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 33

VPN Configuration

32

4.7 Mode USB

4.7.1 Qu'est ce que le Mode USB ?

Le Client VPN TheGreenBow offre la possibilité de protéger les configurations VPN et les éléments

de sécurité VPN (e.g. clé partagée, Certificates, &) sur une clé USB .

Si le "Mode USB" est sélectionné, les configurations VPN et les éléments de sécurité VPN

contenus dans les fichiers de configuration sont stockés sur la clé USB la première fois qu'il est

inséré. Une fois la clé USB configurée, il suffit de l'insérer/extraire pour ouvrir/fermer

automatiquement les tunnels configurés.

4.7.2 Comment activer le Mode USB ?

Pour activer le Mode USB, il suffit de modifier la localisation du fichier de configuration

· Sélectionner menu Fichier > Mode de Configuration VPN

· Sélectionner le mode "Clé USB"

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 34

VPN Configuration

Note: Si la clé USB est déjà insérée, le disque associé (e.g. "F:\") sera reconnu automatiquement

s'il contient les configurations VPN et les éléments de sécurité VPN. Veuillez noter qu'il n'est pas

nécessaire d'insérer la clé USB pendant cette étape. Si la clé USB n'est pas insérée, la fenêtre pop

up apparaît pour informer l'utilisateur.

33

Une fois le mode "USB" activé, la zone "USB Token" (barre de statut) montre une clé USB:

· L'icone est plein quand la clé USB est insérée:

· L'icone est grisé quand aucune clé USB n'est insérée:

4.7.3 Comment activer un Stick USB ?

Une clé USB est activée lorsqu'il contient les éléments de sécurité VPN (configuration, certificat,

etc...).

En insérant une nouvelle clé USB, le Client VPN IPSec propose d'activer automatiquement la

nouvelle clé USB avec les options suivantes:

· Copier les configurations VPN et éléments de sécurité sur la clé USB: Le client VPN copie

les informations VPN sur la clé USB et laisse une copie dans l'ordinateur. Ceci est utilisé par

les responsables informatiques pour activer rapidement de multiple clé USB pour de

multiple utilisateurs.

· Déplacer les configurations VPN et éléments de sécurité sur la clé USB: Le client VPN

copie les informations VPN sur la clé USB et supprime toutes traces d'élément de sécurité

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 35

VPN Configuration

34

VPN de la machine.

4.7.4 Comment ouvrir automatiquement les tunnels sur insertion du Stick USB ?

Chacun des tunnels peut être configurés individuellement:

· Sélectionner 'IPSec Configuration' (Phase 2) de l'un des tunnels par un clic dans la

fenêtre d'arborescence

· Sélectionner 'P2 Avancé...'

· Sélectionner le mode "Ouvrir automatiquement ce tunnel lorsqu'une clé USB est insérée"

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 36

VPN Configuration

4.8 Gestion des Certificats

4.8.1 Types de Certificats

Le Client VPN TheGreenBow utilise des certificats X509 au format PEM.

Le Client VPN ne permet pas la génération des certificats. Ceux-ci sont générés grâce à OpenSSL.

Vous devez disposer des éléments suivants:

· le Certificat racine

· le Certificat utilisateur

· la clé privée du Certificat utilisateur

La clé privée ne doit pas être chiffrée. Les certificats X509 sont utilisés pendant la Phase 1.

Note: Vous trouverez les documents "How to generate Certificates" ou

"How to convert Certificate formats" sur notre site web.

4.8.2 Comment configurer le Client VPN IPSec avec les Certificats ?

35

Etape 1: Importer d'abord les Certificats: sélectionner le bouton 'Certificat' de la fenêtre

'Authentification', puis cliquer sur le bouton 'Import des Certificats' et importer les éléments.

Etape 2: Clic sur 'Parcourir' et sélectionner les fichiers appropriés.

· Certificat racine est copié dans la directory " [install_path]\ca\".

· Certificat utilisateur est copié dans la directory " [install_path]\cert\".

· Clé privée du Certificat utilisateur est copiée dans la directory "

[install_path]\private\local.key".

Etape 3: Ouvrir la configuration avancée (bouton 'P1 Avancé') et renseigner le Local ID de la façon

suivante :

· Type = "DER_ASN1_DN".

· Valeur = contenu du champ "Subject:" du Certificat Utilisateur (situé sous le répertoire

"\certs") par exemple: "C=FR, ST=Paris, L=Paris, O=TheGreenBow, OU=Internal

OpenSSL CA, CN=exemple/Email=support@thegreenbow.com".

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 37

VPN Configuration

4.9 Gestion des Configurations VPN

4.9.1 Comment Importer ou Exporter une configuration VPN ?

Le Client VPN permet d'importer ou d'exporter une configuration VPN.

Cette fonctionnalité permet de pré-configurer un fichier de configuration, par exemple avant de le

diffuser dans le cadre d'un déploiement du logiciel, ou dans le cadre d'une mise à jour des

configurations d'un parc installé.

· Pour importer un fichier de configuration, sélectionner le menu "Fichier > Importer".

· Pour exporter un fichier de configuration, sélectionner le menu "Fichier > Exporter".

Les fichiers de Configuration importés / exportés portent par défaut l'extension ".tgb".

Il est possible d'ouvrir et modifier un fichier de configuration exporté (extension .tgb) avec n'importe

quel traitement de texte type NotePad et le re importer après.

Note: Le Client VPN TheGreenBow peut aussi importer un fichier de configuration spécifique via

une ligne de commande

4.10 Outils de Configuration

36

4.10.1 Outils ligne de commande

Plusieurs outils de configuration sont disponibles sur notre site web. Ces outils sont de type ligne

de commande, et sont utilisés par les responsables informatiques pour adopter le comportement

du Client VPN IPSec à leurs besoins.

· Arrêter le Client VPN

· Importer une Configuration VPN

· Configurer le mode de démarrage du Client VPN

· Rendre l'interface utilisateur invisible

4.10.2 Stopper le Client VPN: option "/stop"

Le Client VPN TheGreenBow peut être arrêté à tout moment par la ligne de commande :

" [path]\vpnconf.exe /stop " où [path] est le répertoire d'installation du client.

Les tunnels éventuellement ouverts sont automatiquement fermés. Cette fonctionnalité permet de

mettre en oeuvre le Client VPN dans un script, qui ouvre le Client au moment de la connexion au

réseau, et le ferme au moment de la déconnexion.

Les outils de configuration sont disponibles sur notre site web.

4.10.3 Configurer le mode de démarrage: VPNSTART

VpnStart.exe est l'outil de configuration du mode de démarrage du Client VPN TheGreenBow.

Le Client VPN peut démarrer selon 3 modes différents:

· Pendant le boot du PC: ce mode est utilisé pour initier des communications sécurisées dans

le cadre d'opérations de télémaintenance.

· A l'ouverture de la session Windows (mode "login").

· Seulement lorsque le Client est lancé par l'utilisateur (mode "manuel"), ce qui permet de

n'ouvrir un tunnel que lorsque qu'une connexion réseau est établie.

Le Client VPN version 3.0 et suivante intègre ces modes de fonctionnement dans le logiciel Client

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 38

VPN Configuration

VPN lui même.

Les outils de configuration sont disponibles sur notre site web.

Note : il est possible de customiser l'installation du Client VPN TheGreenBow pour qu'il soit installé

directement dans un mode de démarrage spécifique. Pour plus de détails, veuillez vous référer au

document "VPN deployment guide" disponible sur notre site.

4.10.4 Importer Configuration VPN: option "/import"

Le Client VPN TheGreenBow peut importer un fichier de configuration spécifique par la ligne de

commande:

" [path]\vpnconf.exe /import:[file.tgb] " où [path] est le répertoire d'installation du client, et

[file.tgb] est le fichier de Configuration VPN.

Les outils de configuration sont disponibles sur notre site web.

4.10.5 Rendre l'interface utilisateur invisible: VPNHIDE

VpnHide.exe est l'outil de configuration qui permet de masquer l'interface du Client VPN

TheGreenBow.

37

En mode "invisible", l'interface n'est jamais affichée, le menu déroulant de l'icône en barre des

tâches propose uniquement l'ouverture de la Console VPN, ou l'ouverture/fermeture des tunnels

VPN configurés.

Les outils de configuration sont disponibles sur notre site web.

Note : il est possible de customiser l'installation du Client VPN TheGreenBow pour qu'il soit installé

directement en mode 'invisible'. Pour plus de détails, veuillez vous référer au document "VPN

deployment guide" disponible sur notre site.

4.11 Documents de support complementaires

Plusieurs Guides de Configuration, correspondant à tous les Routeurs VPN que nous supportons,

sont disponibles sur notre site web.

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 39

Section

Console et Traces

V

Page 40

Console et Traces

5 Console et Traces

5.1 Description des fonctions

La 'Console' est l'outil d'analyse des connexions VPN du Client VPN. Elle est accessible soit depuis

le menu de l'icône en barre des tâches, soit depuis le bouton 'Console' de l'interface principale. Cet

outil s'adresse plus particulièrement à des experts réseau.

39

Fonctions Description

Start / Stop

Effacer

Sauver Sauvegarde des traces courantes dans un fichier

Options Liste de filtres de traces

TheGreenBow IPSec VPN Client - Guide Utilisateur

Démarrage / Arrêt de la trace

Effacer le contenu de la fenêtre de trace

Property of TheGreenBow© - Sistech SA 2000-2005

Page 41

Console et Traces

5.2 Description des filtres

40

Filtres Nom Description

Misc Misc Traces liées à la lecture de la configuration et au dump de certains messages de

Trpt Transport Traces liées au mode de transport UDP de IKE (peu utiles)

Mesg Message Traces liées au décodage IKE

Cryp Crypto Traces et dump des éléments cryptographiques IKE échangés

Timr

SDep

SA

Exch Exchange Traces liées directement au protocole IKE (très utiles)

Negt Negotiation Traces liées à la négociation Phase 1 et Phase 2

Plcy Policy Non utilisée dans cette version

All All Applique le niveau de trace à tous les sous-systèmes

Pour résoudre des problèmes de configuration, le niveau de filtre 0 est très suffisant.

Timer Traces liées aux timers

Sysdep Traces liées à l'interface IKE vers/de IPSec

SA Traces liées à la gestion des S.A. par IKE

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 42

Section

Troubleshootings

VI

Page 43

Troubleshootings

6 Troubleshootings

Vous pourrez trouver toutes les informations sur les différents cas d'erreurs et leurs solutions sur

notre site web:

· TroubleShooting Document (pdf)

· Online Software Activation (html)

42

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Page 44

Section

VII

Contacts

Page 45

Contacts

7 Contacts

Informations et mises à jour sur notre site web : www.thegreenbow.fr

Support technique par email à support@thegreenbow.fr

Contact commercial au +33 1 43 12 39 37 ou par email à info@thegreenbow.fr

44

TheGreenBow IPSec VPN Client - Guide Utilisateur

Property of TheGreenBow© - Sistech SA 2000-2005

Loading...

Loading...