Page 1

Technaxx

®

IP-Überwachungskamera HD 720P TX-23+

für Innenbereiche

Bedienungsanleitung

Important Hint regarding the User Manuals:

All languages of the user manual you find on the CD enclosed.

The english and german version of the user manuals you also find as printed version

enclosed. Before using the device the first time, read the user manual carefully.

Wichtiger Hinweis zu den Bedienungsanleitungen:

Alle Sprachen der Bedienungsanleitung finden Sie auf der beiliegenden CD. Die englische

und die deutsche Version der Bedienungsanleitung finden Sie auch beiliegend in

gedruckter Form. Vor erster Benutzung die Bedienungsanleitung sorgfältig durchlesen.

Remarques importantes sur le mode d'emploi:

Toutes les langues du manuel d’utilisation sont disponibles sur le CD fourni. La version

anglaise et allemande du manuel d’utilisation est fournie au format papier. Lisez

attentivement le mode d'emploi avant la première utilisation.

Consejo importante relacionado con los manuales de usuario:

Encontrará el manual de usuario en todos los idiomas en el CD incluido. También

encontrará incluidas copias impresas de las versiones del manual en inglés y alemán.

Antes de utilizarla por primera vez, lea atentamente este manual.

Ważna wskazówka odnośnie Instrukcji użytkowania:

Instrukcje we wszystkich językach znaleźć można na załączonej płycie CD. Angielska i

niemiecka wersja instrukcji użytkowania znajdują się również na dołączonej wersji

drukowanej. Przed pierwszym użyciem urządzenia należy dokładnie zapoznać się z

instrukcjami użytkowania.

Důležité poznámky týkající se Uživatelského manuálu:

Další jazykové verze uživatelského manuálu naleznete na přiloženém CD. Anglická a

německá verze manuálu je přiložena v tištěné formě. Před prvním použitím kamery si

člivě přečtete uživatelský manuál.

pe

Page 2

I Inhalt

I INHALT ..............................................................................................................................2

1. BESONDERHEITEN........................................................................................................4

2. PRODUKT-ÜBERSICHT..................................................................................................4

3. INSTALLATIONSANLEITUNG.........................................................................................6

3.1 V

ERKABELTE VERBINDUNG MIT

3.2 WLAN-E

3.3 V

ERBINDUNG MIT

INRICHTUNG ÜBER

WAN.....................................................................................................9

LAN...................................................................................6

WEB-B

ROWSER

.....................................................................8

4. BROWSER....................................................................................................................10

4.1 V

IDEO ANZEIGEN

4.2 A

LLGEMEINE GERÄTEINFORMATIONEN

.............................................................................................................10

..............................................................................13

4.2.1 Geräteinformationen.................................................................................................13

4.2.2 Alias einstellen: Kamera kann benannt werden, z.B. Wohnung, Büro usw...............13

4.2.3 Gerätedaten und Uhrzeit einstellen...........................................................................13

4.2.4 Lokaler Aufnahmepfad..............................................................................................13

4.2.5 MicroSD-Karte Aufnahmeplanung.............................................................................14

4.2.6 Sprache einstellen ....................................................................................................14

4.3 A

LARM EINSTELLEN

.........................................................................................................15

4.3.1 Alarmservice einstellen.............................................................................................15

4.3.2 E-Mail einstellen........................................................................................................17

4.3.3 FTP-Dienst einstellen................................................................................................17

4.3.4 Log............................................................................................................................18

4.4 N

ETZWERKKONFIGURATION

.............................................................................................18

4.4.1 Allgemeine Netzwerkeinstellungen ...........................................................................18

4.4.2 WLAN einstellen .......................................................................................................19

4.4.3 DDNS einstellen........................................................................................................19

4.5 PT-K

4.6 B

ONFIGURATION

ENUTZER- UND GERÄTEEINSTELLUNGEN

........................................................................................................20

.........................................................................21

4.6.1 Multi-Geräteeinstellung.............................................................................................21

4.6.2 Benutzereinstellungen ..............................................................................................21

4.6.3 Wartung....................................................................................................................22

5. ANLEITUNGEN PC-SOFTWARE ..................................................................................23

5.1 K

AMERA HINZUFÜGEN

6. S

MARTPHONE-SOFTWARE (SECURITY ADVANCED

6.1 APP-D

OWNLOAD

.....................................................................................................23

) ..............................................................27

.............................................................................................................27

6.1.1 Android App-Download .............................................................................................27

6.1.2 iOS App-Download....................................................................................................27

6.2 K

AMERA DER APP HINZUFÜGEN

........................................................................................27

6.2.1 Mit 1-Tasten-Funktion hinzufügen.............................................................................27

6.2.2 QR-Code auf dem Gerät scannen ............................................................................29

Page 3

6.2.3 Gerät im LAN zum Hinzufügen der Kamera suchen.................................................30

6.3 WLAN

6.4 B

EINSTELLEN

ENUTZER EINSTELLEN

.........................................................................................................31

...................................................................................................33

7. TECHNISCHE SPEZIFIKATIONEN...............................................................................34

Dieses Gerät ist konform mit den Anforderungen der Normen gemäß Richtlinie R&TTE

1999/5/EG. Hier finden Sie die Konformitätserklärung: www.technaxx.de/ (in der unteren

Leiste unter “Konformitätserklärung”). Vor dem ersten Gebrauch lesen Sie die

Bedienungsanleitung sorgfältig durch.

Telefonnummer für den technischen Service: 01805 012643 (14 Cent/Minute aus dem

deutschen Festnetz und 42 Cent/Minute aus Mobilfunknetzen).

Kostenfreie E-Mail: support@technaxx.de

Wenn Sie ein Loch in die Wand bohren vergewissern Sie sich, dass keine

Strom-/Netz-/Elektrokabel und/oder Rohrleitungen beschädigt werden. Bei Verwendung

des mitgelieferten Befestigungsmaterials übernehmen wir nicht gleichzeitig auch die

Haftung für eine fachgerechte Montage. Sie alleine haften dafür, dass das

Befestigungsmaterials für das jeweilige Mauerwerk geeignet ist, und dass die Montage

fachgerecht ausgeführt wird. Bei Arbeiten in größeren Höhen besteht Absturzgefahr! Daher

sorgen Sie für geeignete Absturzsicherungen.

Lieferumfang:

IP-Überwachungskamera für Innenbereiche TX-23+, Netzadapter DC 5V/2A, Halterung

und 3 Schrauben, Installations-CD mit allen Bedienungsanleitungen, Bedienungsanleitung

(gedruckte englische und deutsche Version).

Sicherheits- und Entsorgungshinweise für Batterien: Kinder von Batterien

fernhalten. Wenn ein Kind eine Batterie verschluckt, zum Arzt oder direkt in ein

Krankenhaus gehen! Auf korrekte Polarität (+) und (–) der Batterien achten! Nie

alte und neue Batterien oder verschiedene Typen zusammen verwenden.

Batterien nie kurzschließen, öffnen, verformen, aufladen! Verletzungsrisiko!

Batterien niemals ins Feuer werfen! Explosionsgefahr!

Hinweise zum Umweltschutz: Verpackungen sind recycelbares Rohmaterial.

Alte Geräte nicht im Hausmüll entsorgen. Reinigung: Gerät vor Verschmutzung

schützen (mit sauberem Tuch reinigen). Keine rauen, groben Materialien oder

Lösungsmittel oder andere aggressive Reinigungsmittel verwenden. Gereinigtes

Gerät gründlich abwischen. Inverkehrbringer: Technaxx Deutschland GmbH &

Co.KG, Kruppstr. 105, 60388 Frankfurt a.M., Deutschland

Page 4

1. Besonderheiten

Videoauflösung 1280x720 HD mit 5-25fps Brillanter 1/4” CMOS Farbsensor (1

Megapixel) Bewegungs- & Geräuscherkennung ~10m 10x IR-LEDs und IR-Nachtsicht

~10m Eingebautes Mikrofon & eingebauter Lautsprecher Drehbarer Kamerakopf: 120°

vertikal & 355° horizontal Unterstützt MicroSD Karten bis zu 64GB Direkte

Smartphone-Verbindung über QR-Code / P2P Alarmfunktion (automatische E-Mail mit

Bild) H.264/MJPEG dualer Video Stream Schnelle Installation & Passwort-Einstellung

● Leistungsstarker Hochgeschwindigkeits-Videoprotokollprozessor

● Mehrschichtige Benutzerverwaltung und Kennworteinstellungen

● WEB-Browser zum Zugriff auf den gängigen Web-Servern

● Unterstützt Drahtlosnetzwerk (WLAN/802.11/b/g/n)

● Verbindung über Smartphone APP (Security Advanced)

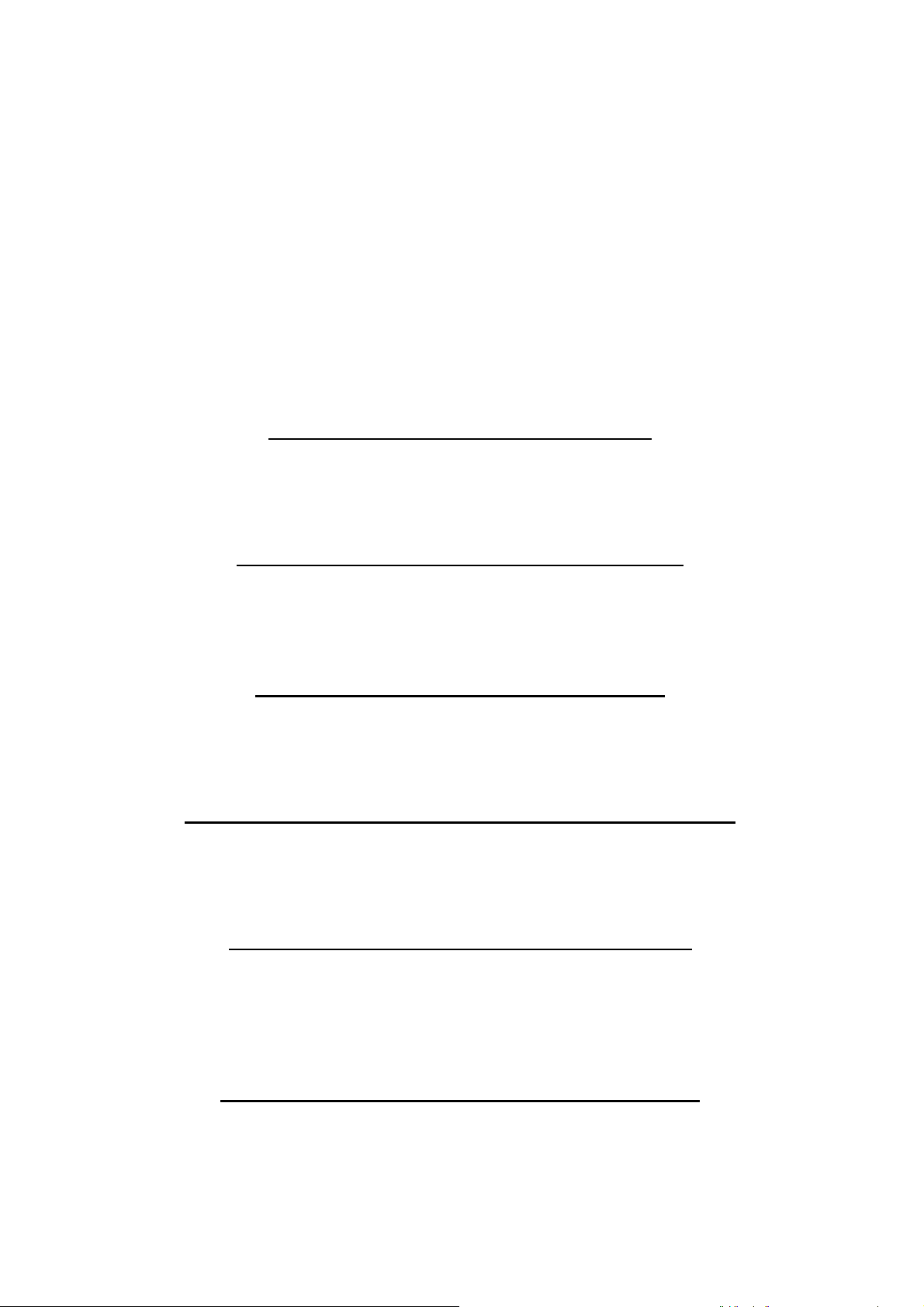

2. Produkt-Übersicht

Abbildung 2-1

1

2

3

4

Antenne

Fotowiederstand

IR-LED

Objektiv

5

6

7

Schärfeeinstellung

LED-Anzeige

Mikrofon

Page 5

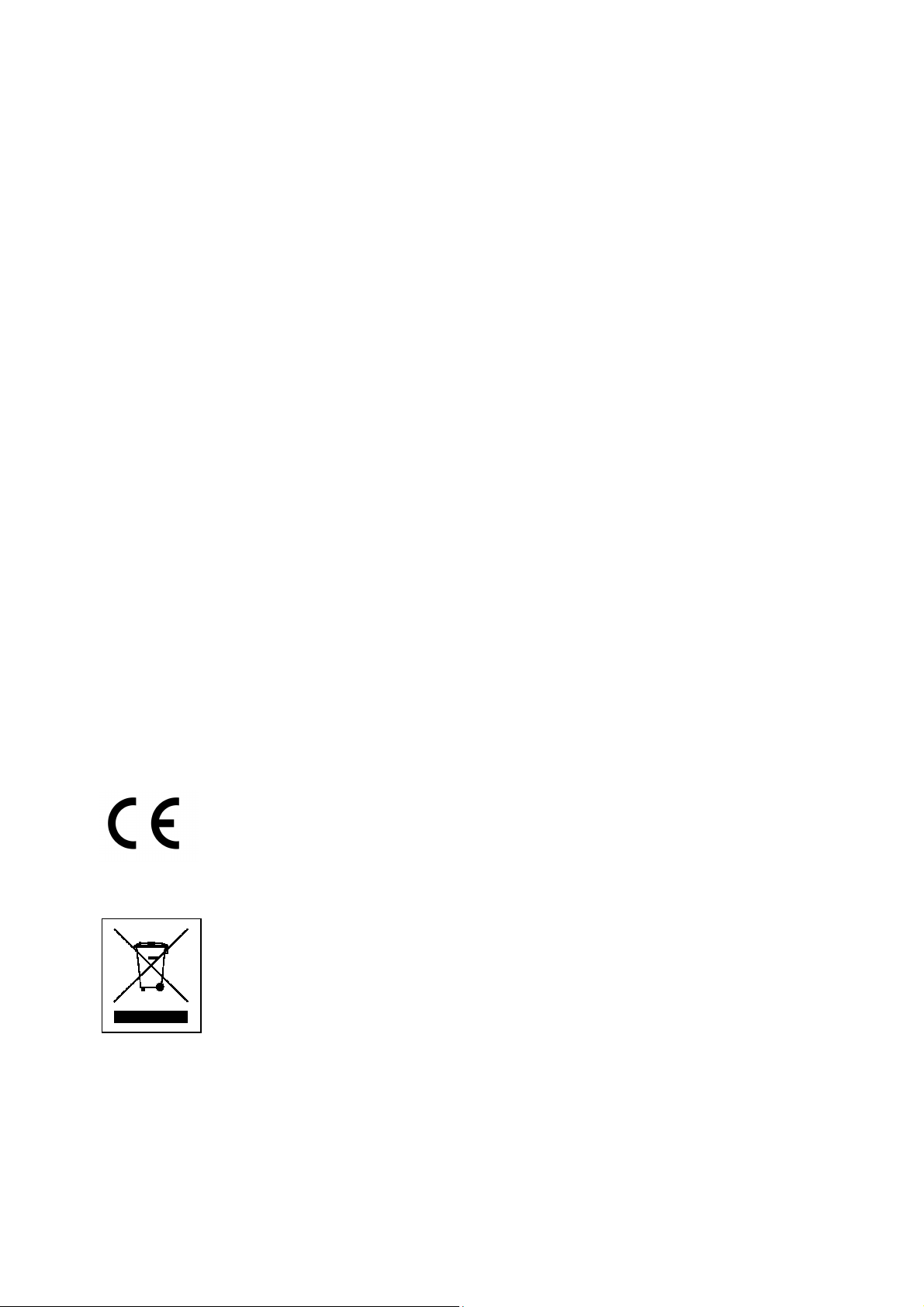

Abbildung 2-2

1

2

3

Antenne

Lautsprecher

MicroSD Kartensteckplatz

4

5

LAN-Port (RJ-45)

Audioausgang

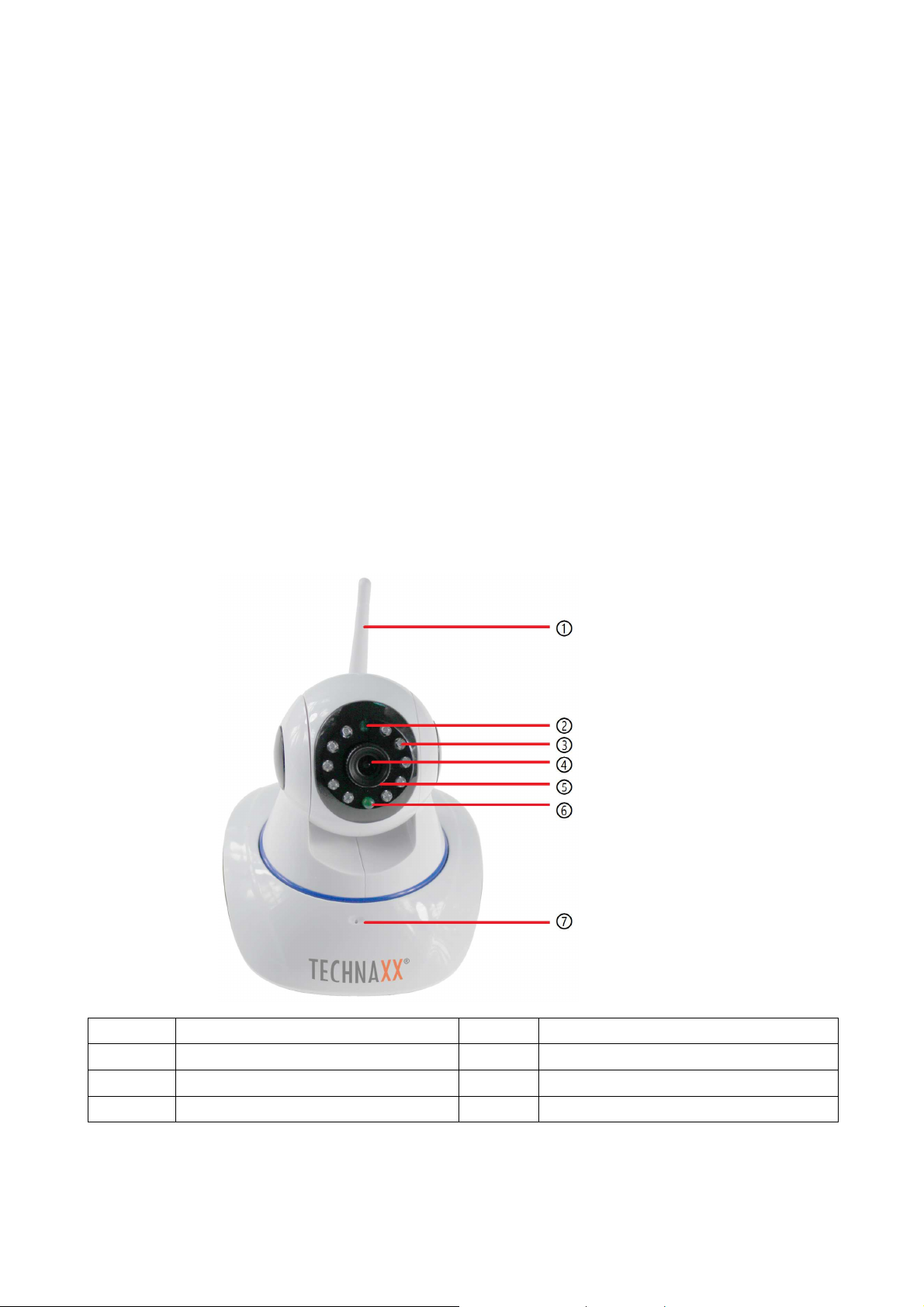

Abbildung 2-3

1

2

3

LAN-Port (RJ-45)

Audioausgang

Lautsprecher

4

5

Rücksetztaste

Stromeingang DC 5 V/2 A

Page 6

3. Installationsanleitung

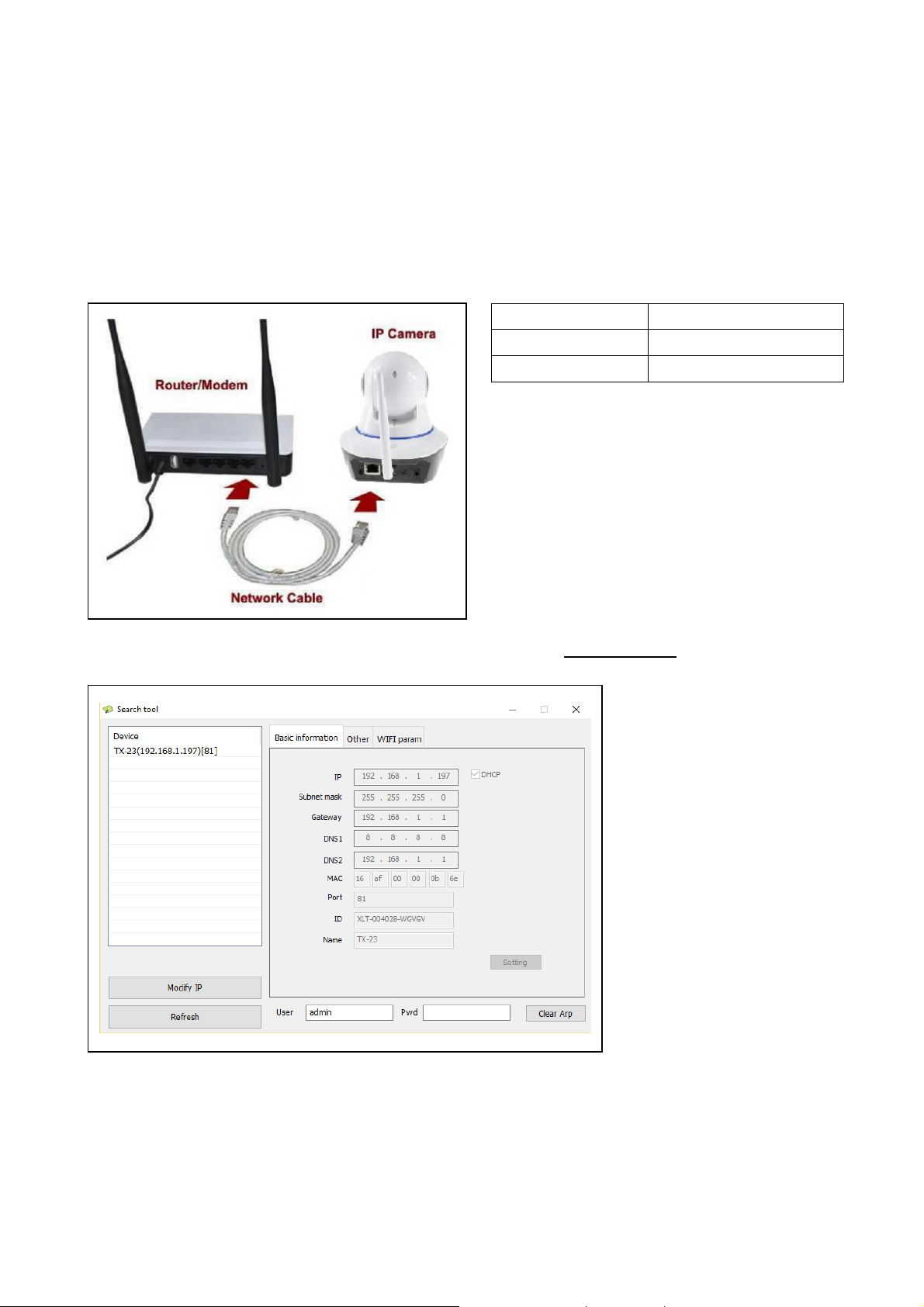

3.1 Verkabelte Verbindung mit LAN

Schalten Sie die IP-Kamera ein, schließen Sie die IP-Kamera über Netzwerkkabel an

einem Router an und schließen Sie einen Computer am gleichen Router an, wie in

Abbildung 3-1 dargestellt.

Abbildung 3-1

Router / Modem Router / Modem

Network Cable Netzwerkkabel

IP Camera IP-Kamera

Legen Sie die CD im Laufwerk des

Computers ein, doppelklicken Sie auf den

Ordner „Search Tools“ (Suchwerkzeuge) in

der CD, dann doppelklicken Sie auf

„IPCameraSearch“ (IP-Kamerasuche).

Nach dem Start der Software klicken Sie

auf „Refresh“ (Aktualisieren) (unten links),

wählen das gewünschte Gerät und

doppelklicken auf die Geräte-IP, um den

Browser zu öffnen. Sie können die

Geräte-IP auch manuell im Browser eingeben. z.B: http://IP des Geräts:81. (Abb. 3-2.)

Abbildung 3-2

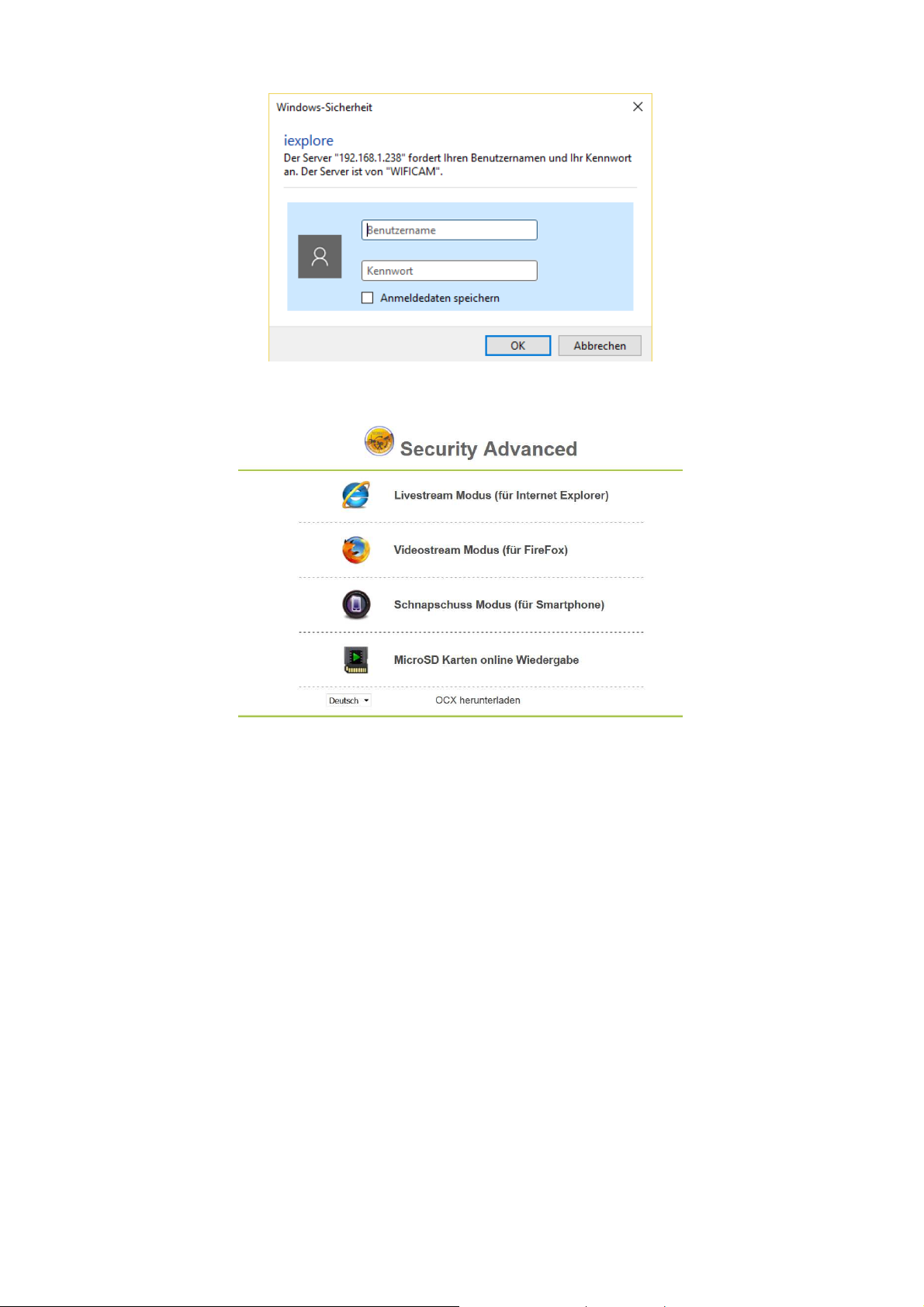

Ein Anmeldedialog für den Benutzer wird angezeigt. Geben Sie den

Standard-Benutzernamen (admin) ein und lassen Sie das Kennwort zur Anmeldung der

Kamera leer, wie in Abbildung 3-3 dargestellt. Wichtig: Ändern Sie nach der ersten

Anmeldung das Kennwort! (Kapitel 4.6.2 Benutzereinstellungen)

Page 7

Abbildung 3-3

Nachdem Sie sich angemeldet haben, sehen Sie Optionen wie in Abbildung 3-4 unten.

Abbildung 3-4

Wir empfehlen, Internet Explorer 11 zu verwenden; bitte wählen Sie „Livestream mode

(Live-Stream-Modus) (für Internet Explorer)“ als Browser zur Anzeige des Videos (bietet

mehr Funktionen), jedoch müssen Sie den Videoplayer installieren, bevor Sie das Video

anzeigen. Klicken Sie auf „OCX Download“ (OCX-Download), um OCX herunterzuladen

und zu installieren. Sie finden das Programm ebenfalls auf der CD. Außer mit IE Browser

können Sie die Kamera mit Firefox, Safari, Chrome, Opera Browser usw. besuchen;

wählen Sie „Video-Stream-Modus (für Firefox)“ (nicht alle Funktionen werden

unterstützt).

Hinweis: (1) Haben Sie auf Ihrem PC eine Firewall-Software installiert, so wird beim Ablauf

von „IPCameraSearch“ (IP-Kamerasuche) das Dialogfenster „whether you want to block

this program or not“ (Möchten Sie dieses Programm blockieren) angezeigt; wählen Sie

keine Blockierung. (2) Halten Sie die Rücksetztaste auf der Kamera für 10 Sekunden

gedrückt, um zu den Werkseinstellungen zurückzusetzen, falls Sie einmal Benutzername

und Kennwort vergessen haben. Trennen Sie die Kamera während dieses Vorgangs nicht

vom Stromnetz, um sie nicht zu beschädigen

Page 8

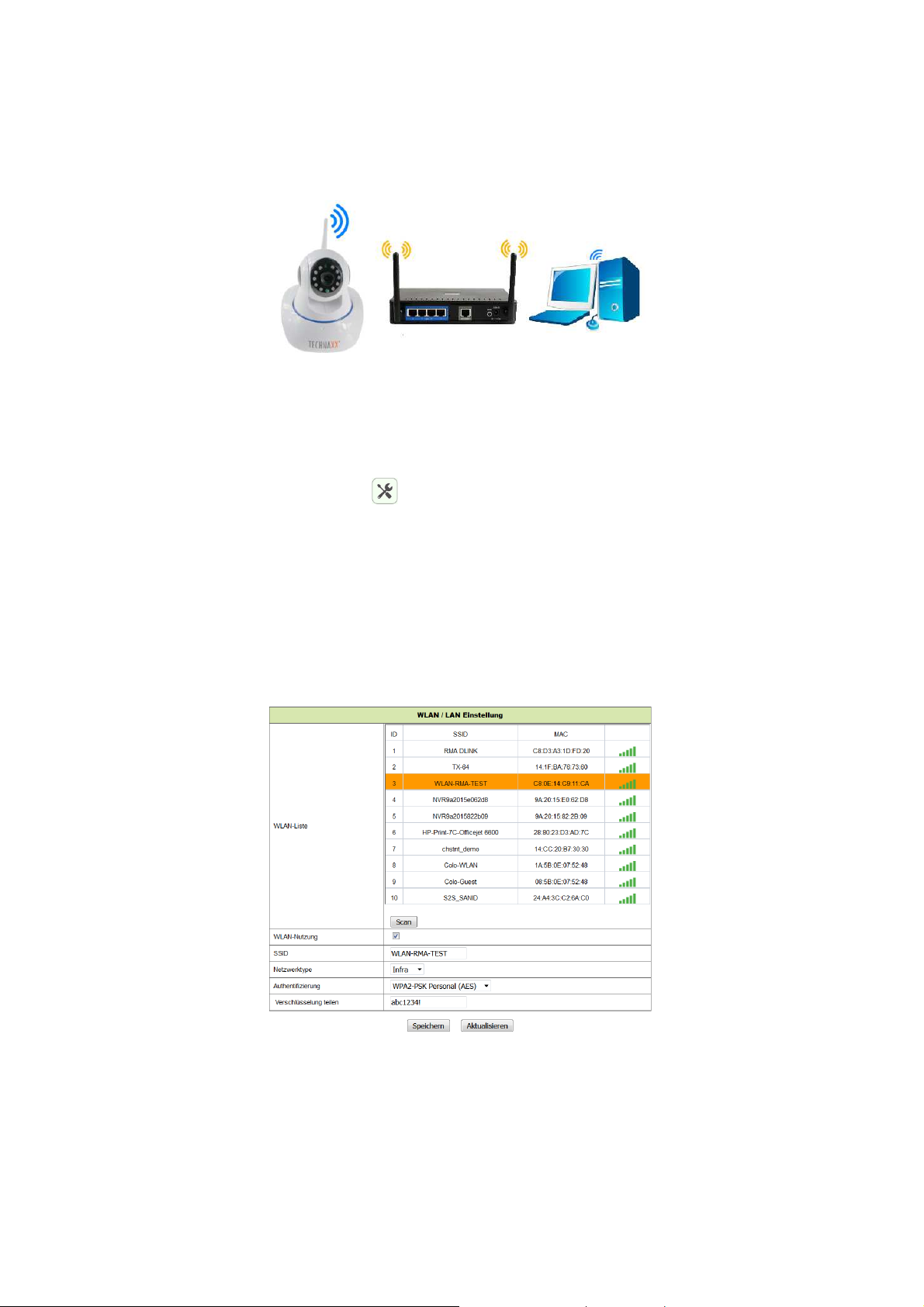

3.2 WLAN-Einrichtung über WEB-Browser

Sie können die Kamera mit dem Router drahtlos verbinden, wie in Abbildung 3-5

dargestellt. Zum Verbinden der Kamera über Smartphone direkt gehen Sie zu Kapitel 6.2.

Abbildung 3-5

Zum Einrichten der WLAN-Verbindung muss die Kamera über Netzwerkkabel am Router

angeschlossen werden. Zum Verbinden der Kamera über WLAN folgen Sie bitte zunächst

den Schritten unter Kapitel 3.1. Nach dem Aufrufen von livestream mode (für Internet

Explorer) klicken Sie auf , um die Einstellungen aufzurufen. Unter

„Netzwerkkonfiguration“ „WLAN/LAN Einstellungen“ tippen Sie auf „Scan“ (Scannen).

Dann wählen Sie die SSID (Name) Ihres WLAN-Routers. Aktivieren Sie die Verwendung

des WLAN (WLAN-Nutzung). Wählen sie die Authentifizierung Ihres Routers und geben

Sie das Kennwort des Routers ein. Durch Anklicken von Absenden/Einrichten sind die

Einstellungen gespeichert und die Kamera fährt erneut hoch. Nach dem erfolgreichen

Neustart können Sie das Netzwerkkabel abziehen (warten Sie ca. 3 Minuten). Die Kamera

ist über WLAN verbunden.

Abbildung 3-6

Hinweis: Wenn das Gerät sowohl über Kabel wie auch WLAN verbunden ist, verbindet es

sich erst mit dem verkabelten Netzwerk. Aktiviert die Kamera DHCP zum automatischen

Erhalt einer IP-Adresse, so sind die IP-Adressen des Kabelanschlusses und der

WLAN-Verbindung nicht gleich.

Page 9

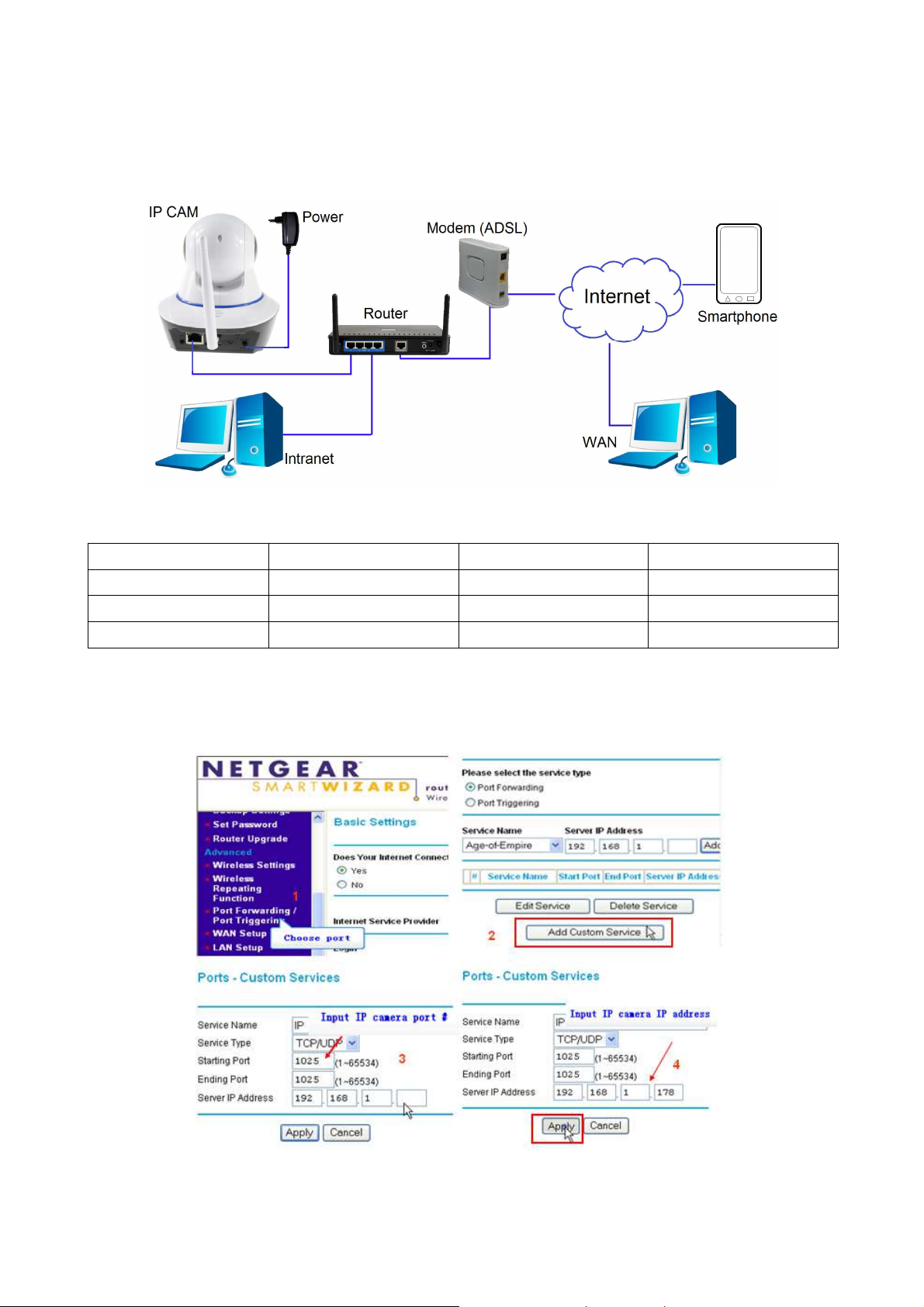

3.3 Verbindung mit WAN

Verbinden Sie das LAN-Netzwerk zunächst mit WAN und nehmen Sie die

Port-Weiterleitung vor; verbinden Sie, wie in Abbildung 3-7 dargestellt.

Abbildung 3-7

IP Cam IP-Kamera Modem (ADSL) Modem (ADSL)

Power Stromanschluss Internet Internet

Intranet Intranet Smartphone Smartphone

Router Router WAN WAN

Besuchen Sie die IP-Kamera von WAN, so müssen Sie die Port-Weiterleitung auf dem

Router vornehmen. Folgen Sie Abbildung 3-8.

Abbildung 3-8

Page 10

Schritte:

1) Nach der Anmeldung wird das Menü des Routers angezeigt; wählen Sie „Port

Forwarding“ (Port-Weiterleitung).

2) Wählen Sie „Add custom Service“ (Kundenspezifischen Dienst hinzufügen).

3) Geben Sie den http-Port der IP-Kamera ein.

4) Geben Sie die IP-Adresse der IP-Kamera ein und klicken Sie auf „Apply“ (Anwenden).

Nach Beendigung der Port-Weiterleitung können Sie die WAN IP-Adresse des Routers und

den http-Port der Kamera zum Besuch der Kamera über Remote-Computer verwenden,

wie in Abbildung 5 dargestellt. Hinweis: Da Router unterschiedlich sind, sind auch die

Menüs ein Einstellmethoden unterschiedlich, wie die Port-Weiterleitung für die

verschiedenen Router erfolgt. Einzelheiten stehen in der Bedienungsanleitung des Routers

oder wenden Sie sich an den Hersteller.

4. Browser

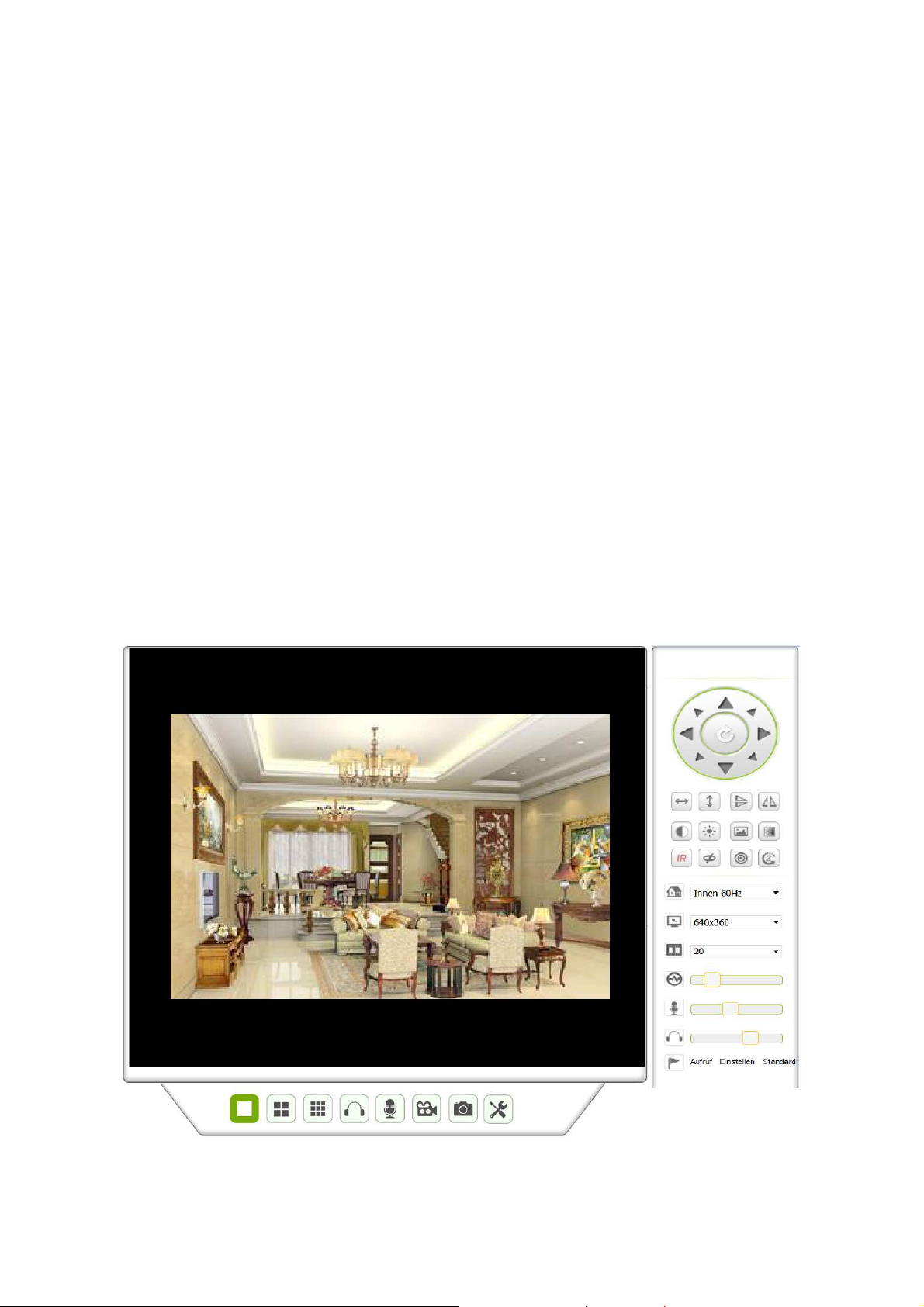

4.1 Video anzeigen

Nach der Installation des Plug-Ins klicken Sie auf „livestream mode (Live-Stream-Modus)

(für Internet Explorer)“, wie in Abbildung 3-4 dargestellt, um das Video anzuzeigen; Bild wie

in Abbildung 4-1.

Abbildung 4-1

Page 11

Audio, Gespräch, Aufnahme, Foto

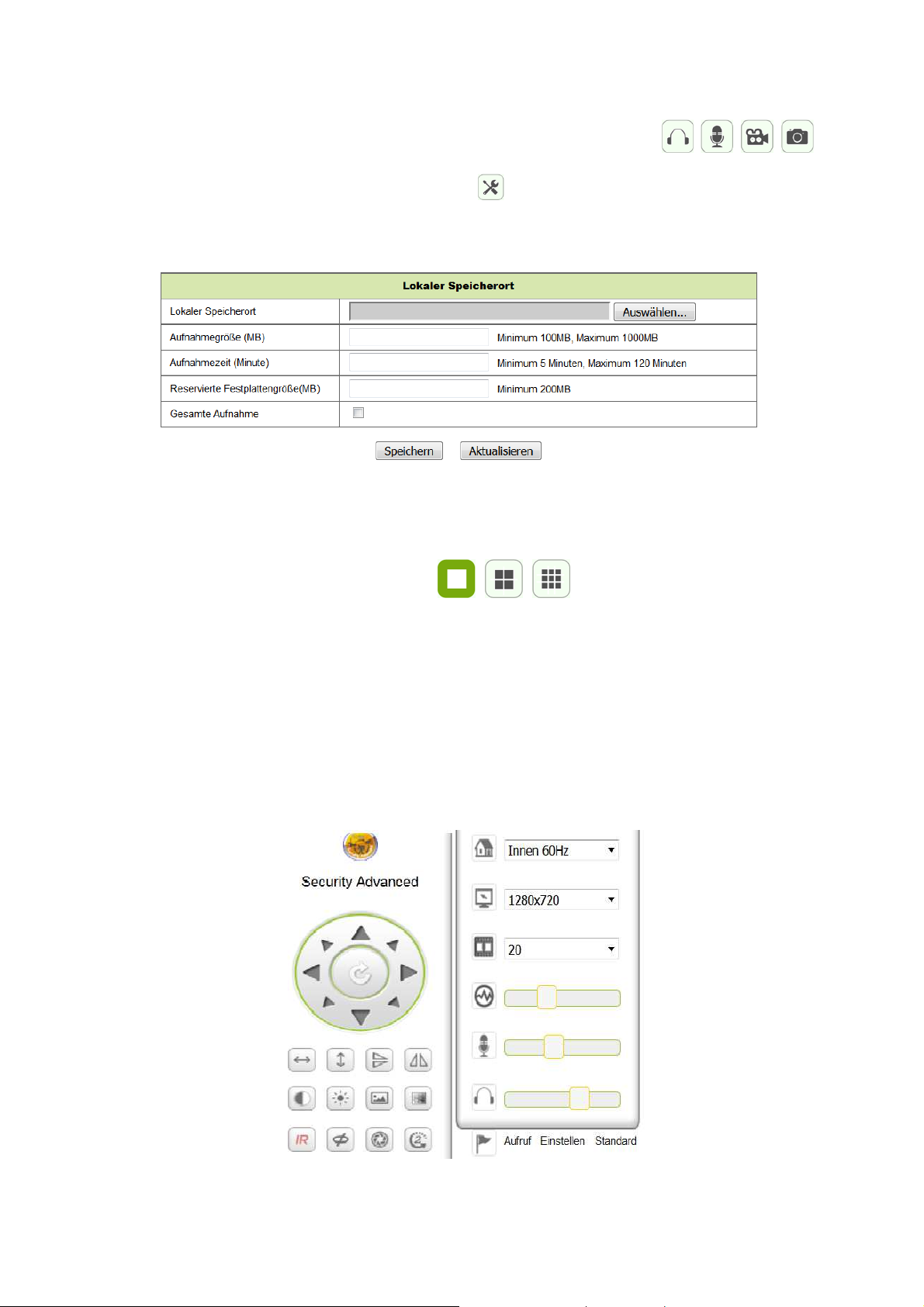

Klicken Sie für die Funktionen Audio, Gespräch, Aufnahme, Foto auf .

Hinweis: Zum Aufnahmepfad klicken Sie auf , um das Einstellungsmenü aufzurufen.

Unter den allgemeinen Geräteinformationen können Sie „Lokaler Speicherort“ zur

Speicherung manuell aufgenommener Fotos und Aufnahmen einstellen (Abb. 4-2)

Abbildung 4-2

Änderungsschaltfläche für mehrere Bilder: Fügen Sie mehrere Geräte in Kapitel 4.6.1

„Multi-Geräteeinstellung“ hinzu, so wird automatisch mit dem anderen Gerät zur Anzeige

der Bilder verbunden, wenn zu einem 4- oder 9-geteilten Bildschirm

umgeschaltet wird. Im Videowieder- gabebereich wählen Sie ein Bild zur Steuerung von

Audio, Gespräch, Aufnahme, Foto, PT-Steuerung usw.

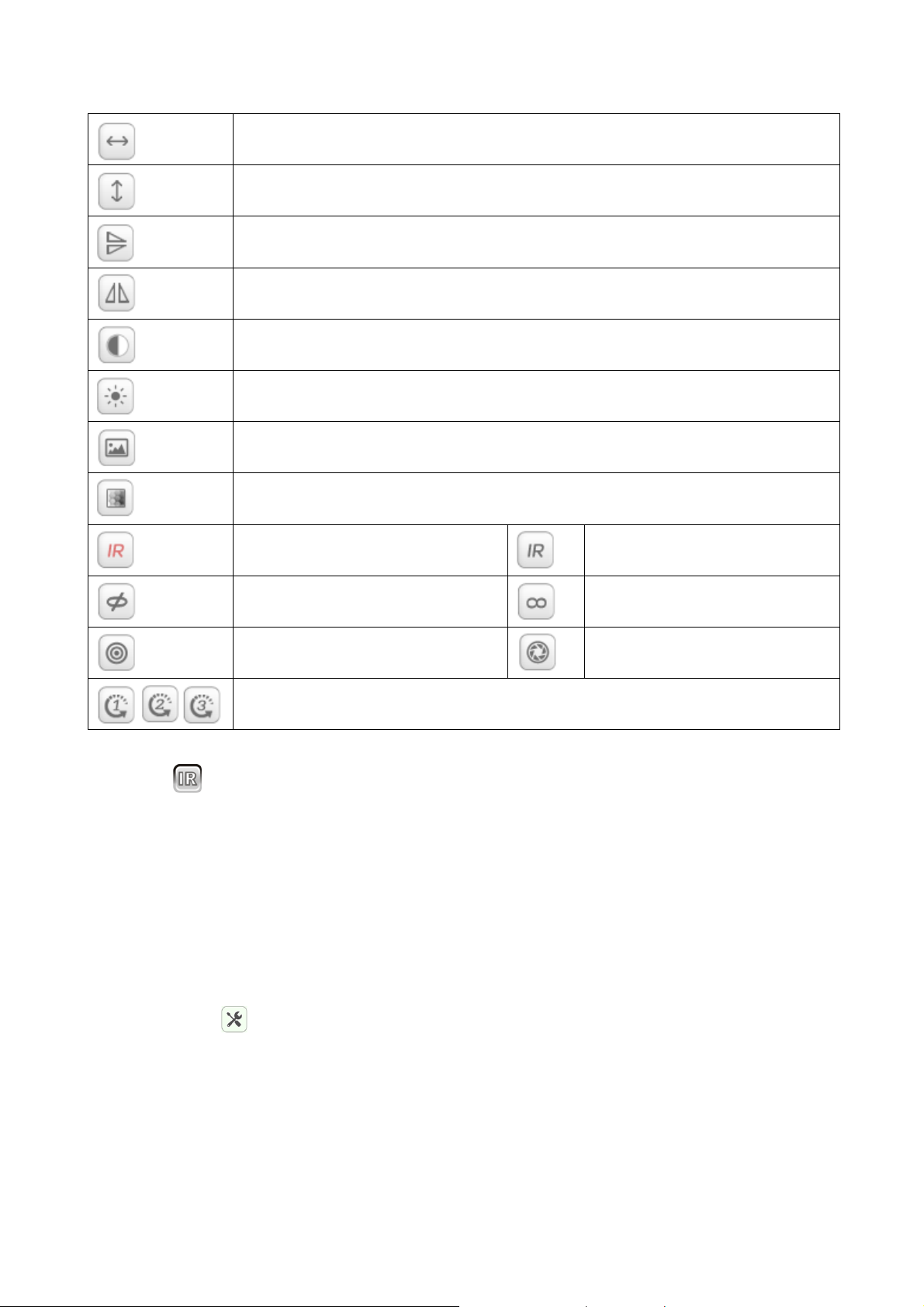

Steuerbereich anzeigen: Sie können die PT-Bewegung, Bilddrehung, Spiegelung usw.

steuern, wenn Sie ein Video anzeigen, siehe Abbildung 4-3. Die Einstellung der

Bildparameter umfasst Auflösung, Helligkeit, Kontrast, Farbe usw. Die Kamera unterstützt

16 Voreinstellungspunkte. Sie stellen einen Punkt ein, indem Sie die Kamera über PT an

die gewünschte Stelle bewegen. Sie können einen Voreinstellungspunkt auch durch

Auswahl einstellen. Die Kamera bewegt sich zu dem gewählten Voreinstellungspunkt.

Abbildung 4-3

Page 12

Horizontale Runde

Vertikale Runde

Umkehrung

Spiegelung

Kontrast

Helligkeit

Farbe

Sättigung

IR-LEDs EINGESCHALTET

/Auto

AUSGESCHALTET

IR-LEDs AUSGESCHALTET

EINGESCHALTET

Auflösung: CBR

Auflösung: VBR

PT-Geschwindigkeitseinstellung: Langsam, Mittel, Schnell

Hinweis: steuert den Betriebsmodus der IR-LEDs. IR-LEDs können automatischen

und zwangsabgeschalteten Modus haben. Die IR-LEDs schalten sich im Automatikmodus

entsprechend dem Umgebungslicht ein oder aus. Im zwangsabgeschalteten Modus sind

die IR-LEDs immer ausgeschaltet. Einige der oben dargestellten Schaltflächen haben für

dieses Modell keine Funktion.

Wichtig: Ist Ihr Livebild nicht scharf genug, so stellen Sie mit dem schwarzen Ring vorn auf

dem Objektiv nach, siehe Kapitel 2, Abbildung 2-1, Punkt 5.

Geräteparameter einstellen

Klicken Sie auf , um das Einstellungsmenü aufzurufen. Hier stellen Sie alle Parameter

der Kamera ein, die in Kapitel 4.2 bis 4.6 beschrieben sind. Nur der Administrator kann sich

zum Einstellen dieser Parameter anmelden.

Page 13

4.2 Allgemeine Geräteinformationen

4.2.1 Geräteinformationen

Sie können die „Geräte-Firmware-Version“, die „Web UI-Version“, „Alias“, „MAC“ usw.

erfragen. Hier können Sie auch die Sprache ändern. Die UPnP-Einstellung der Kamera ist

immer aktiviert.

4.2.2 Alias einstellen:

Kamera kann benannt werden, z.B. Wohnung, Büro usw.

4.2.3 Gerätedaten und Uhrzeit einstellen

Sie können „Synch mit NTP-Server“ aktivieren, wenn das Gerät über WLAN oder LAN

verbunden ist, aber Sie müssen die korrekte Zeitzone wählen, in der sich die Kamera

befindet; anderenfalls wählen Sie „Mit PC-Zeit synchronisieren“ (wir empfehlen diese

Option).

Abbildung 4-4

Hinweis: Überprüfen Sie die Kamerazeit aufmerksam, damit im Alarmfall Klarheit besteht.

4.2.4 Lokaler Aufnahmepfad

Die Kamera erstellt automatisch einen Ordner mit der Bezeichnung „Record

files“ (Aufnahmedateien), wenn Sie die Funktion „Local record path“ (Lokaler

Aufnahmepfad) einstellen. Hier werden nur manuell erstellte Foto- und Aufnahmedateien

gespeichert. Zur Auswahl des Pfades klicken Sie auf „select…“ (wählen...) und wählen

durch Anklicken das rechte Verzeichnis, siehe Abbildung 4-5.

Abbildung 4-5

Page 14

4.2.5 MicroSD-Karte Aufnahmeplanung

Hier wird Ihnen die Gesamtkapazität der MicroSD-Karte in MB angezeigt. Sie können die

MicroSD-Karte ebenfalls formatieren. Aufnahme überschreiben kann abgehakt werden, um

die jeweils ältesten Dateien automatisch zu überschreiben (Schleifenaufnahme). Nach

dem Abhaken des Kästchens „Aufnahme in Zeitplan“ können Sie die zeitliche Planung

einstellen. Durch Anklicken des Plans verfärbt sich der aktivierte Teil blau. Jede Stunde ist

in 4 Teile von je 15 Minuten unterteilt.

Abbildung 4-6

4.2.6 Sprache einstellen

Unter Sprache einstellen wählen Sie die Sprache (Deutsch oder Englisch), in der die

Kamera ihren Status meldet. Sie können diese Funktion ebenfalls stummschalten.

Page 15

4.3 Alarm einstellen

4.3.1 Alarmservice einstellen

Soll ein feststehender Bereich auf Bewegung überwacht werden, so löst die

Bewegungserkennung Alarm aus. Bei der Erkennungsempfindlichkeit steht ein kleinerer

Wert für höhere Empfindlichkeit.

Nach der Aktivierung des Alarms stehen während des Alarmzeitraums mehrere Alarmmodi

zur Verfügung.

• Link zu Voreinstellung bei Alarm: Voreinstellungspunkt der Kamera muss eingestellt

sein;

• Alarminformationen über E-Mail senden (einschließlich Bild), jeder Alarm löst eine

E-Mail aus;

• Bild auf FTP-Server hochladen, Anzahl der Bilder kann eingestellt werden.

Das Gerät löst nur Alarm aus, wenn Bewegung innerhalb des Alarmzeitraums erkannt wird.

Der Zeitraum kann als „all the time“ (immer) oder für eine bestimmte Zeit eingestellt

werden. Vor der Einstellung von „Time Schedule“ (Zeitplanung) stellen Sie bitte die

korrekte Uhrzeit in den Datum- und Zeiteinstellungen ein.

Abbildung 4-7

Page 16

Nach der Aktivierung des Bewegungsalarms werden die folgenden Optionen angezeigt.

Bewegungserkennungsempfindlich

keit

Empfindlichkeit von 1 bis 10 einstellen (je kleiner

der Wert, desto höher die Empfindlichkeit).

Alarm-Audioempfindlichkeit Alarmierung bei Geräuscherkennung (niedrig,

mittel, hoch oder unterdrücken).

Infrarot-Alarm (nicht unterstützt) Aktivierung des PIR-Sensors.

Alarmeingang scharf (nicht

Externer Alarm.

unterstützt)

Auslösepegel (nicht unterstützt) Externen Alarmeingang hoch oder niedrig

einstellen.

Alarm-Voreinstellungs-Link Voreinstellung wählen; bei Bewegungserkennung

bewegt sich die Kamera zur gewählten Position.

I/O Link auf Alarm (nicht

Alarmsignal exportieren.

unterstützt)

Ausgangspegel (nicht unterstützt) Ausgangspegel hoch oder niedrig einstellen.

Alarmbenachrichtigung per E-Mail

senden

Bei Bewegungserkennung wird eine E-Mail mit

angehängtem Bild gesendet.

Hinweis: E-Mail-Einstellungen müssen erst

ausgeführt werden.

Alarmbild hochladen Bei Bewegungserkennung und eingestelltem

FTP-Server wird das Bild auf den FTP-Server

hochgeladen.

Anzahl Alarmbilder hochladen Anzahl der Bilder (1-10), die auf den FTP-Server

hochgeladen werden sollen.

Alarmaufnahme Die Kamera nimmt Video mit Audio auf.

Planungsliste Aktivierung der Planungsliste.

Alle wählen Auswahl der gesamten Planungsliste.

Page 17

4.3.2 E-Mail einstellen

Wird ein Alarm erkannt, so kann eine entsprechende E-Mail übertragen werden; die

Parameter müssen zunächst korrekt eingestellt werden. Im Beispiel Abbildung 4-8 klicken

Sie auf „Speichern“, um diese Parameter zu speichern, dann klicken Sie auf „Test“, um Ihre

Einstellungen zu überprüfen. Zur Eingabe der Informationen zum SMTP-Server suchen

Sie Ihren E-Mail-Dienstanbieter im Internet und wählen die korrekten Einstellungen, um

Abbildung 4-8 auszufüllen. Unser WEB-Plug-In unterstützt Sie dabei.

Abbildung 4-8

4.3.3 FTP-Dienst einstellen

Bei Alarmauslösung nimmt das Gerät Bilder auf und sendet sie an den FTP-Server, der

korrekt eingestellt sein muss. Wie in Abbildung 4-9 dargestellt, klicken Sie nach erfolgter

Einstellung auf „Test“, um Ihre Einstellungen zu überprüfen.

Abbildung 4-9

Hinweis: Zur Verwendung der FTP-Funktion müssen Sie einen Benutzer mit autorisieren,

der das Untermenü erstellen und schreiben kann. Für den FTP-Server geben Sie nur die

IP-Adresse ein.

Page 18

4.3.4 Log

Bei Alarm können Sie das Alarmprotokoll aufrufen.

Abbildung 4-10

4.4 Netzwerkkonfiguration

4.4.1 Allgemeine Netzwerkeinstellungen

Sie können die IP-Adresse auch in den allgemeinen Netzwerkeinstellungen eingeben,

jedoch außer der Such-Software „IPCameraSearch“ (IP-Kamerasuche). Die

Standardeinstellung ist DHCP, siehe Abbildung 4-11 unten.

Abbildung 4-11

Hinweis: Der mit der Kamera verbundene Router muss DHCP aktivieren, wenn Sie „IP

vom DHCP-Server erhalten“ verwenden; der Router aktiviert DHCP standardmäßig.

Page 19

4.4.2 WLAN einstellen

Siehe Kapitel 3.2.

Scannen Sie zunächst Ihre Umgebung, dann wählen Sie Ihr Drahtlosnetzwerk. Haken Sie

das Kästchen ab, wählen Sie den Netzwerktyp, wählen Sie die Authentifizierung Ihres

Routers und geben Sie Ihr Kennwort für den Router ein. Tippen Sie auf „Speichern“, um die

Einstellungen zu speichern.

Abbildung 4-12

4.4.3 DDNS einstellen

Sie können ebenfalls DDNS verwenden, wie etwa www.dyndns.com. Beantragen Sie einen

kostenlosen Domainnamen bei der Website und geben Sie die Informationen in die leeren

Felder unten ein (Abbildung 4-13), dann speichern Sie die Einstellungen. Anschließend

kann der Domainname verwendet werden.

Abbildung 4-13

Hinweis: Bei Verwendung des Domainnamens, wenn der http-Port nicht 80 ist, muss der

Domainname mit Doppelpunkt hinzugefügt werden. Beispiel: http://btest.dyndns.biz:81.

Außerdem müssen Sie ein neues Konto für den DDNS-Dienst selbst registrieren.

Page 20

4.5 PT-Konfiguration

Signallampe Einstellung auf offen/geschlossen, um die LED-Anzeige

EIN-/AUSZUSCHALTEN

Keine Voreinstellung Voreinstellungsfunktion deaktivieren.

Zu Voreinstellung

beim Hochfahren

PT-Geschwindigkeit Stellen Sie die Geschwindigkeit der Kamerabewegung als niedrig,

Fahrten Wählen Sie die Anzahl der Fahrten im Ausklappmenü. Die Kamera

Wählen Sie die Voreinstellungsposition, zu der sich die Kamera

nach dem Neustart/ Stromausfall der Kamera bewegen soll.

hoch oder schnell ein.

will unternimmt die gewählte Anzahl Fahrten. Bei Einstellung auf

Immer bewegt sich die Kamera ständig, stoppt jedoch automatisch

nach einer Stunde.

Abbildung 4-16

Page 21

4.6 Benutzer- und Geräteeinstellungen

4.6.1 Multi-Geräteeinstellung

Wie in Abb. 4-17 dargestellt, können bis zu 9 Geräte zur gleichzeitigen Videowiedergabe

eingestellt werden. Auf „refresh“ (Aktualisieren) klicken, um das Gerät im LAN zu

überprüfen. Wählen Sie zunächst ein Gerät auf der linken Seite, beispielsweise „The 2nd

Device“ (2. Gerät) und klicken Sie darauf. Der Einstellungsdialog wird angezeigt. Die

Geräteinformationen manuell eingeben (oder auf das hinzuzufügende Gerät klicken).

Benutzer + Kennwort eingeben. Auf „Add“ (Hinzufügen) klicken zum Hinzufügen des

Geräts. Anschließend klicken Sie auf „Speichern“, um das Gerät zu speichern.

Abbildung 4-17

4.6.2 Benutzereinstellungen

Besucher Kann nur den Live-Stream anzeigen.

Bediener Kann zusätzlich PT, Gegensprechen, Auflösung, Kontrast, Helligkeit usw.

einstellen.

Administrator Kann alle Einstellungen vornehmen.

Abbildung 4-18

Page 22

4.6.3 Wartung

Abbildung 4-19

Klicken Sie auf „Werkseinstellung“, damit wird ein Dialog angezeigt, in dem Sie gefragt

werden, ob zu den Werkseinstellungen zurückgesetzt werden soll. Die Kamera setzt zu

den Werkseinstellungen zurück und startet neu nach Ihrer Bestätigung.

Bei Problemen mit der Kamera tippen Sie auf Gerät neu starten.

Es befinden sich Arten von Software in der Kamera, einmal die Firmware des Geräts und

andererseits die Web UI, die entsprechend aktualisiert werden können.

Page 23

5. Anleitungen PC-Software

Die PC-Software kann die Überwachung, Einstellung, Anzeige der Remote-Aufnahmen

und andere Funktionen auf dem PC übernehmen.

Schalten Sie die IP-Kamera ein und schließen Sie die IP-Kamera über Netzwerkkabel am

Router an. Schließen Sie den Computer am gleichen Router an. Starten Sie den Computer,

öffnen Sie die CD und wählen Sie Security Advanced auf der CD. Installieren Sie die

Software und lassen sie ablaufen. Das Fenster in Abbildung 5-1 wird angezeigt.

Abbildung 5-1

Zum Anmelden geben Sie Benutzernamen und Kennwort ein, wie in der Kamera

eingestellt.

5.1 Kamera hinzufügen

Zum Hinzufügen einer Kamera klicken Sie auf „Manage“ (Verwalten), wie in Abbildung 5-2

dargestellt.

Page 24

Abbildung 5-2

Im neuen Fenster klicken Sie unten auf „Suchen“, wie in Abbildung 5-3 dargestellt.

Abbildung 5-3

Das LAN wird nach Geräten durchsucht. Wird ein Gerät gefunden, so wird es gelistet, wie

in Abbildung 5-4 dargestellt.

Abbildung 5-4

Page 25

Doppelklicken Sie auf den hinzuzufügenden Gerätenamen, siehe Abbildung 5-5. Geben

Sie das Kennwort ein und klicken Sie auf „OK“, um den Vorgang zu beenden. Beim ersten

Hinzufügen einer Kamera und das Kennwort war noch nicht geändert, muss kein Kennwort

eingegeben werden, da das Kennwort werksseitig standardmäßig leer ist.

Abbildung 5-5

Klicken Sie im Hauptmenü der Computer-Software auf die Kamera in der Liste und ziehen

Sie sie zu einem Kanal auf der linken Seite.

Abbildung 5-6

Page 26

Klicken Sie auf neben dem Kameranamen (Abbildung 5-7) und rufen Sie die

Kameraeinstellungen auf, die in Abbildung 5-8 dargestellt sind.

Abbildung 5-7

Abbildung 5-8

Page 27

Hinweis: Zu Ihrer eigenen Sicherheit ändern Sie bitte das Kennwort, bevor Sie weitere

Einstellungen vornehmen. Navigieren Sie zu den Benutzereinstellungen (Abbildung 5-8)

und richten Sie einen personalisierten Benutzer und ein Kennwort ein. Für unterschiedliche

Benutzerklassen siehe Kapitel 4.6.2.

6. Smartphone-Software (Security Advanced)

6.1 App-Download

6.1.1 Android App-Download

Suchen Sie die Software „Security Advanced“ im Google Play Store und

installieren Sie die App auf Ihrem Smartphone. Tippen Sie auf das

App-Symbol „Security Advanced“, um die App ablaufen zu lassen.

6.1.2 iOS App-Download

Suchen Sie die Software „Security Advanced“ im Apple App Store auf Ihrem iPhone, laden

Sie sie herunter und installieren sie auf Ihrem iPhone. Tippen Sie auf das App-Symbol

„Security Advanced“, um die App ablaufen zu lassen.

6.2 Kamera der App hinzufügen

Sie können eine Kamera auf dreierlei Weise hinzufügen:

1. 1-Tasten-Funktion.

2. QR-Code auf dem Gerät scannen.

3. Gerät im LAN suchen.

6.2.1 Mit 1-Tasten-Funktion hinzufügen

Schließen Sie die Kamera an der mitgelieferten Spannungsversorgung an, um die Kamera

zu starten, dann warten Sie 90 Sekunden. Verbinden Sie Ihr Smartphone mit dem WLAN

und öffnen Sie die Security Advanced App. Folgen Sie den nachstehenden Schritten, wie in

Abbildung 6-1 und Abbildung 6-2 dargestellt:

(1) Klicken Sie auf „Gerät hinzufügen“, um das Menü zum Hinzufügen von Geräten

aufzurufen.

(2) Klicken Sie auf „Ein-Tasten-Konfiguration“, um das Menü für die 1-Tasten-Konfiguration

des WLAN aufzurufen.

(3) Geben Sie das WLAN-Kennwort ein, mit dem das Smartphone verbunden ist.

(4) Erhöhen Sie zunächst die Lautstärke des Smartphones und richten Sie den

Lautsprecher des Smartphones auf das Mikrofon der Kamera aus. Tippen Sie auf „Start

Configuration“ (Konfiguration starten).

Page 28

Abbildung 6-1

(5) Nach erfolgreicher Kamerakonfiguration sucht die App die Kamera-ID und zeigt sie an.

Klicken Sie auf die Geräte-ID in der Liste und rufen Sie das Menü zum Hinzufügen einer

Kamera auf (wird Punkt (5) nicht angezeigt, so navigieren Sie zurück und suchen Sie die

Kamera per LAN).

(6) Geben Sie das Kamera-Kennwort ein.

(7) Klicken Sie auf „Erledigt“, um das Hinzufügen der Kamera zu beenden.

Hinweis: Das Kennwort der Kamera ist ursprünglich leer, daher muss beim ersten Mal

kein Kennwort eingegeben werden. Klicken Sie direkt auf „Erledigt“.

Wichtig: Ändern Sie nach der ersten Anmeldung das Kennwort! (siehe Kapitel 4.6.2

Benutzereinstellungen)

Page 29

Abbildung 6-2

6.2.2 QR-Code auf dem Gerät scannen

Schließen Sie die Kamera über Netzwerkkabel am Router an und schließen Sie die

Spannungsversorgung an, um die Kamera zu starten.

Abbildung 6-3

Router/Modem Router/Modem

Network Cable Netzwerkkabel

IP Camera IP-Kamera

Page 30

Die Security Advanced APP starten und den nachstehenden Schritten folgen:

Abbildung 6-4

(1) Öffnen Sie die App und klicken Sie auf „Gerät hinzufügen“, um das Menü zum

Hinzufügen eines Geräts aufzurufen. (2) Klicken Sie auf „Gerät scannen, QR-Code“ (QR =

zwei Dimensionen) (Hinweis: Wird ein Dialogfenster zur Autorisierung der App zur

Verwendung der Smartphonekamera angezeigt, so wählen Sie JA). (3) Richten Sie die

Smartphonekamera auf den QR-Code auf der Kamera aus und scannen Sie ihn. (4) Geben

Sie das Kennwort der Kamera ein und klicken Sie auf „Fertig“, um das Hinzufügen der

Kamera zu beenden. Hinweis: Das Kennwort der Kamera ist ursprünglich leer, daher

muss beim ersten Mal kein Kennwort eingegeben werden. Klicken Sie direkt auf „Fertig“.

Wichtig: Ändern Sie nach der ersten Anmeldung das Kennwort! (siehe Kapitel 6.4

Benutzereinstellungen)

6.2.3 Gerät im LAN zum Hinzufügen der Kamera suchen

Schließen Sie die Kamera über Netzwerkkabel am Router an und schließen Sie die

Spannungsversorgung an, um die Kamera zu starten. Öffnen Sie die Security Advanced

App und folgen Sie den nachstehenden Schritten:

Abbildung 6-5

Page 31

(1) Öffnen Sie die App und klicken Sie auf „Gerät hinzufügen“, um das Menü zum

Hinzufügen eines Geräts aufzurufen. (2) Klicken Sie auf „Gerät in LAN suchen“, um das

Menü zur Suche der Kamera-ID im LAN aufzurufen (Hinweis: Smartphone und Kamera

müssen mit dem gleichen Netzwerk verbunden sein). (3) Nach dem Auffinden der

Geräte-ID klicken Sie direkt darauf, um die Kamera in die Liste einzufügen. (4) Geben Sie

das Kennwort der Kamera ein. (5) klicken Sie auf „Fertig“, um das Hinzufügen der Kamera

zu beenden.

Hinweis: Das Kennwort der Kamera ist ursprünglich leer, daher muss beim ersten Mal kein

Kennwort eingegeben werden. Klicken Sie direkt auf „Fertig“. Wichtig: Ändern Sie nach

der ersten Anmeldung das Kennwort! (siehe Kapitel 6.4 Benutzereinstellungen)

6.3 WLAN einstellen

Zum Einstellen oder Ändern der WLAN-Einstellungen für Ihre Kamera über Ihr Smartphone

folgen Sie den Schritten in den nachstehenden Abbildungen:

(1) Öffnen Sie die Security Advanced App und klicken Sie auf das Einstellungssymbol auf

der rechten Seite, um das Kameraeinstellungsmenü aufzurufen. (2) Klicken Sie auf „WLAN

Einstellung“, um das WLAN-Einstellungsmenü aufzurufen. (3) Klicken Sie auf

„WLAN-Manager“, um nach WLAN in der Nähe zu suchen.

Abbildung 6-6

Page 32

Abbildung 6-7

(4) Wählen Sie das gewünschte WLAN und klicken Sie darauf.

(5) Geben Sie das WLAN-Kennwort ein.

(6) Klicken Sie auf „Fertig“, um die WLAN-Einstellung zu beenden.

Hinweis: Benötigen Sie Hilfe, so klicken Sie auf „Über uns“ und „Hilfe“ in der Security

Advanced App, dort finden Sie eine detaillierte Beschreibung aller Symbole. Die Menüs für

Android und iOS sind im Grunde gleich, beide können gemäß dieser Anleitung verwendet

werden.

Page 33

6.4 Benutzer einstellen

Zum Ändern von Benutzername/Kennwort für Administrator oder Bediener über Ihr

Smartphone folgen Sie den Schritten in Abbildung 6-8 unten:

(1) Öffnen Sie die Security Advanced App und klicken Sie auf das Einstellungssymbol auf

der rechten Seite, um das Kameraeinstellungsmenü aufzurufen.

(2) Klicken Sie auf „Benutzereinstellungen“, um das Benutzereinstellungsmenü aufzurufen.

(3) Geben Sie Benutzername und Kennwort ein.

(4) Klicken Sie auf „Fertig“, um die Benutzereinstellungen zu beenden.

Abbildung 6-8

Hinweis: Notieren Sie die Benutzereinstellungen. Sollten Sie die Benutzerdaten

vergessen, müssen Sie die Kamera zur den Werkseinstellungen zurücksetzen.

Page 34

7. Technische Spezifikationen

Video

Audio

Video

Allgemein

Audio

Audioausgang

Kamera

Bildsensor 1/4" 1 Megapixel CMOS

Signalsystem PAL/NTSC

Mindestausleuchtung 0,1 Lux @ (F1.2, AGC eingeschaltet), 0 Lux mit IR

Blende 1/50 (1/60) s ~ 1/100000 s

Objektiv f=3,6 mm bei F1.2, horizontales Sichtfeld: 62,6°

Objektivhalterung M12

Rotation 120° vertikal, 355° horizontal

Tag/Nacht IR-CUT integriert

Synchronisationsmodus Interne Synchronisation

Rauschabstand > 40 dB

Kompression

kompression H.264 /MJPEG dualer Video-Stream

Bitrate 128 Kbps ~ 4 Mbps

kompression G.711

Bild

auflösung 1280 x 720 HD maximal

Bildfrequenz 5–25fps @ 1280x720 / 640x480

Bildeinstellung

Helligkeit, Kontrast, Schärfe, Sättigung einstellbar über

Web-Server

Netzwerk

Intelligenter Alarm Bewegungs- & Geräuscherkennung ~10m

Sensibilität Geräuscherkennung 60dB Minimum

Protokoll TCP/IP, HTTP, DHCP, DNS, DDNS, SMTP, NTP usw.

WLAN 802.11/b/g/n

Rücksetztaste, Anti-Flimmern, Dual-Stream, Kennwortschutz

Anschlüsse

eingang Integriertes Mikrofon

1-Kanal, 3,5 mm Audiobuchse, integrierter Lautsprecher

Kommunikations-Port 1 RJ45 10M/100M selbstadaptiver Ethernet-Port

Lokaler Speicher Unterstützt MicroSD Karte bis 64GB

Allgemein

Spannungsversorgung DC 5V ±10 %

Leistungsaufnahme 5W maximal

IR-Reichweite +10m

Betriebsbedingungen

Gewicht / Maße 350 g / (L) 11,5 x (B) 13,0 x (H) 13,5 cm

–10°C~60°C, Luftfeuchtigkeit max. 90% (nicht

kondensierend)

Page 35

This product includes software developed by third parties, including software which

is released under the GNU General Public License Version 2 (GPL v2). This program

is free software; you can redistribute it and/or modify it under the terms of the GNU

General Public License as published by the Free Software Foundation; either

version 2 of the License, or (at your option) any later version. You may obtain a

complete machine-readable copy of the source code for the above mentioned

software under the terms of GPL v2 without charge except for the cost of media,

shipping, and handling, upon written request to Technaxx GmbH & Co. KG,

Kruppstraße 105, 60388 Frankfurt am Main, Germany.

This program is distributed in the hope that it will be useful, but WITHOUT

ANY WARRANTY; without even the implied warranty of MERCHANTABILITY or

FITNESS FOR A PARTICULAR PURPOSE. See the GNU General Public License for

more details. You should have received a copy of the GNU General Public License

along with this program; if not, write to the Free Software Foundation, Inc., 51

Franklin Street, Fifth Floor, Boston, MA 02110-1301, USA. (Notice from Technaxx: A

copy of the GPL is included below).

GNU GENERAL PUBLIC LICENSE: Version 2, June 1991 / Copyright (C) 1989, 1991

Free Software Foundation, Inc. / 51 Franklin Street, Fifth Floor, Boston, MA

02110-1301, USA. Everyone is permitted to copy and distribute verbatim copies of this

license document, but changing it is not allowed.

Preamble

The licenses for most software are designed to take away your freedom to share and

change it. By contrast, the GNU General Public License is intended to guarantee your

freedom to share and change free software--to make sure the software is free for all its

users. This General Public License applies to most of the Free Software Foundation's

software and to any other program whose authors commit to using it. (Some other Free

Software Foundation software is covered by the GNU Lesser General Public License

instead.) You can apply it to your programs, too.

When we speak of free software, we are referring to freedom, not price. Our General

Public Licenses are designed to make sure that you have the freedom to distribute copies of

free software (and charge for this service if you wish), that you receive source code or can

get it if you want it, that you can change the software or use pieces of it in new free

programs; and that you know you can do these things.

To protect your rights, we need to make restrictions that forbid anyone to deny you

these rights or to ask you to surrender the rights. These restrictions translate to certain

responsibilities for you if you distribute copies of the software, or if you modify it.

For example, if you distribute copies of such a program, whether gratis or for a fee,

you must give the recipients all the rights that you have. You must make sure that they, too,

receive or can get the source code. And you must show them these terms so they know their

rights.

We protect your rights with two steps: (1) copyright the software, and (2) offer you this

license which gives you legal permission to copy, distribute and/or modify the software.

Also, for each author's protection and ours, we want to make certain that everyone

Page 36

understands that there is no warranty for this free software. If the software is modified by

someone else and passed on, we want its recipients to know that what they have is not the

original, so that any problems introduced by others will not reflect on the original authors'

reputations.

Any free program is threatened constantly by software patents. We wish to avoid the

danger that redistributors of a free program will individually obtain patent licenses, in effect

making the program proprietary. To prevent this, we have made it clear that any patent must

be licensed for everyone's free use or not licensed at all.

The precise terms and conditions for copying, distribution and modification follow.

TERMS AND CONDITIONS FOR COPYING, DISTRIBUTION AND MODIFICATION

0. This License applies to any program or other work which contains a notice placed by the

copyright holder saying it may be distributed under the terms of this General Public License.

The "Program", below, refers to any such program or work, and a "work based on the

Program" means either the Program or any derivative work under copyright law: that is to

say, a work containing the Program or a portion of it, either verbatim or with modifications

and/or translated into another language. (Hereinafter, translation is included without

limitation in the term "modification".) Each licensee is addressed as "you".

Activities other than copying, distribution and modification are not covered by this

License; they are outside its scope. The act of running the Program is not restricted, and the

output from the Program is covered only if its contents constitute a work based on the

Program (independent of having been made by running the Program). Whether that is true

depends on what the Program does.

1. You may copy and distribute verbatim copies of the Program's source code as you

receive it, in any medium, provided that you conspicuously and appropriately publish on

each copy an appropriate copyright notice and disclaimer of warranty; keep intact all the

notices that refer to this License and to the absence of any warranty; and give any other

recipients of the Program a copy of this License along with the Program. You may charge a

fee for the physical act of transferring a copy, and you may at your option offer warranty

protection in exchange for a fee.

2. You may modify your copy or copies of the Program or any portion of it, thus forming a

work based on the Program, and copy and distribute such modifications or work under the

terms of Section 1 above, provided that you also meet all of these conditions:

a) You must cause the modified files to carry prominent notices stating that you changed the

files and the date of any change.

b) You must cause any work that you distribute or publish, that in whole or in part contains or

is derived from the Program or any part thereof, to be licensed as a whole at no charge to all

third parties under the terms of this License.

c) If the modified program normally reads commands interactively when run, you must

cause it, when started running for such interactive use in the most ordinary way, to print or

display an announcement including an appropriate copyright notice and a notice that there

Page 37

is no warranty (or else, saying that you provide a warranty) and that users may redistribute

the program under these conditions, and telling the user how to view a copy of this License.

(Exception: if the Program itself is interactive but does not normally print such an

announcement, your work based on the Program is not required to print an announcement.)

These requirements apply to the modified work as a whole. If identifiable sections of

that work are not derived from the Program, and can be reasonably considered independent

and separate works in themselves, then this License, and its terms, do not apply to those

sections when you distribute them as separate works. But when you distribute the same

sections as part of a whole which is a work based on the Program, the distribution of the

whole must be on the terms of this License, whose permissions for other licensees extend to

the entire whole, and thus to each and every part regardless of who wrote it.

Thus, it is not the intent of this section to claim rights or contest your rights to work

written entirely by you; rather, the intent is to exercise the right to control the distribution of

derivative or collective works based on the Program.

In addition, mere aggregation of another work not based on the Program with the

Program (or with a work based on the Program) on a volume of a storage or distribution

medium does not bring the other work under the scope of this License.

3. You may copy and distribute the Program (or a work based on it, under Section 2) in

object code or executable form under the terms of Sections 1 and 2 above provided that you

also do one of the following:

a) Accompany it with the complete corresponding machine-readable source code, which

must be distributed under the terms of Sections 1 and 2 above on a medium customarily

used for software interchange; or,

b) Accompany it with a written offer, valid for at least three years, to give any third party, for

a charge no more than your cost of physically performing source distribution, a complete

machine-readable copy of the corresponding source code, to be distributed under the terms

of Sections 1 and 2 above on a medium customarily used for software interchange; or,

c) Accompany it with the information you received as to the offer to distribute corresponding

source code. (This alternative is allowed only for noncommercial distribution and only if you

received the program in object code or executable form with such an offer, in accord with

Subsection b above.)

The source code for a work means the preferred form of the work for making

modifications to it. For an executable work, complete source code means all the source

code for all modules it contains, plus any associated interface definition files, plus the scripts

used to control compilation and installation of the executable. However, as a special

exception, the source code distributed need not include anything that is normally distributed

(in either source or binary form) with the major components (compiler, kernel, and so on) of

the operating system on which the executable runs, unless that component itself

accompanies the executable.

If distribution of executable or object code is made by offering access to copy from a

designated place, then offering equivalent access to copy the source code from the same

place counts as distribution of the source code, even though third parties are not compelled

to copy the source along with the object code.

Page 38

4. You may not copy, modify, sublicense, or distribute the Program except as expressly

provided under this License. Any attempt otherwise to copy, modify, sublicense or distribute

the Program is void, and will automatically terminate your rights under this License.

However, parties who have received copies, or rights, from you under this License will not

have their licenses terminated so long as such parties remain in full compliance.

5. You are not required to accept this License, since you have not signed it. However,

nothing else grants you permission to modify or distribute the Program or its derivative

works. These actions are prohibited by law if you do not accept this License. Therefore, by

modifying or distributing the Program (or any work based on the Program), you indicate your

acceptance of this License to do so, and all its terms and conditions for copying, distributing

or modifying the Program or works based on it.

6. Each time you redistribute the Program (or any work based on the Program), the recipient

automatically receives a license from the original licensor to copy, distribute or modify the

Program subject to these terms and conditions. You may not impose any further restrictions

on the recipients' exercise of the rights granted herein. You are not responsible for enforcing

compliance by third parties to this License.

7. If, as a consequence of a court judgment or allegation of patent infringement or for any

other reason (not limited to patent issues), conditions are imposed on you (whether by court

order, agreement or otherwise) that contradict the conditions of this License, they do not

excuse you from the conditions of this License. If you cannot distribute so as to satisfy

simultaneously your obligations under this License and any other pertinent obligations, then

as a consequence you may not distribute the Program at all. For example, if a patent license

would not permit royalty-free redistribution of the Program by all those who receive copies

directly or indirectly through you, then the only way you could satisfy both it and this License

would be to refrain entirely from distribution of the Program.

If any portion of this section is held invalid or unenforceable under any particular

circumstance, the balance of the section is intended to apply and the section as a whole is

intended to apply in other circumstances.

It is not the purpose of this section to induce you to infringe any patents or other

property right claims or to contest validity of any such claims; this section has the sole

purpose of protecting the integrity of the free software distribution system, which is

implemented by public license practices. Many people have made generous contributions

to the wide range of software distributed through that system in reliance on consistent

application of that system; it is up to the author/donor to decide if he or she is willing to

distribute software through any other system and a licensee cannot impose that choice.

This section is intended to make thoroughly clear what is believed to be a

consequence of the rest of this License.

8. If the distribution and/or use of the Program is restricted in certain countries either by

patents or by copyrighted interfaces, the original copyright holder who places the Program

under this License may add an explicit geographical distribution limitation excluding those

Page 39

countries, so that distribution is permitted only in or among countries not thus excluded. In

such case, this License incorporates the limitation as if written in the body of this License.

9. The Free Software Foundation may publish revised and/or new versions of the General

Public License from time to time. Such new versions will be similar in spirit to the present

version, but may differ in detail to address new problems or concerns.

Each version is given a distinguishing version number. If the Program specifies a

version number of this License which applies to it and "any later version", you have the

option of following the terms and conditions either of that version or of any later version

published by the Free Software Foundation. If the Program does not specify a version

number of this License, you may choose any version ever published by the Free Software

Foundation.

10. If you wish to incorporate parts of the Program into other free programs whose

distribution conditions are different, write to the author to ask for permission. For software

which is copyrighted by the Free Software Foundation, write to the Free Software

Foundation; we sometimes make exceptions for this. Our decision will be guided by the two

goals of preserving the free status of all derivatives of our free software and of promoting the

sharing and reuse of software generally.

NO WARRANTY

11. BECAUSE THE PROGRAM IS LICENSED FREE OF CHARGE, THERE IS NO

WARRANTY FOR THE PROGRAM, TO THE EXTENT PERMITTED BY APPLICABLE

LAW. EXCEPT WHEN OTHERWISE STATED IN WRITING THE COPYRIGHT HOLDERS

AND/OR OTHER PARTIES PROVIDE THE PROGRAM "AS IS" WITHOUT WARRANTY

OF ANY KIND, EITHER EXPRESSED OR IMPLIED, INCLUDING, BUT NOT LIMITED TO,

THE IMPLIED WARRANTIES OF MERCHANTABILITY AND FITNESS FOR A

PARTICULAR PURPOSE. THE ENTIRE RISK AS TO THE QUALITY AND

PERFORMANCE OF THE PROGRAM IS WITH YOU. SHOULD THE PROGRAM PROVE

DEFECTIVE, YOU ASSUME THE COST OF ALL NECESSARY SERVICING, REPAIR OR

CORRECTION.

12. IN NO EVENT UNLESS REQUIRED BY APPLICABLE LAW OR AGREED TO IN

WRITING WILL ANY COPYRIGHT HOLDER, OR ANY OTHER PARTY WHO MAY

MODIFY AND/OR REDISTRIBUTE THE PROGRAM AS PERMITTED ABOVE, BE LIABLE

TO YOU FOR DAMAGES, INCLUDING ANY GENERAL, SPECIAL, INCIDENTAL OR

CONSEQUENTIAL DAMAGES ARISING OUT OF THE USE OR INABILITY TO USE THE

PROGRAM (INCLUDING BUT NOT LIMITED TO LOSS OF DATA OR DATA BEING

RENDERED INACCURATE OR LOSSES SUSTAINED BY YOU OR THIRD PARTIES OR A

FAILURE OF THE PROGRAM TO OPERATE WITH ANY OTHER PROGRAMS), EVEN IF

SUCH HOLDER OR OTHER PARTY HAS BEEN ADVISED OF THE POSSIBILITY OF

SUCH DAMAGES.

END OF TERMS AND CONDITIONS

Page 40

HOW TO APPLY THESE TERMS TO YOUR NEW PROGRAMS

(1) If you develop a new program, and you want it to be of the greatest possible use to the

public, the best way to achieve this is to make it free software which everyone can

redistribute and change under these terms.

(2) To do so, attach the following notices to the program. It is safest to attach them to the

start of each source file to most effectively convey the exclusion of warranty; and each file

should have at least the "copyright" line and a pointer to where the full notice is found.

<one line to give the program's name and an idea of what it does.>

Copyright (C) <yyyy> <name of author>

(3) This program is free software; you can redistribute it and/or modify it under the terms of

the GNU General Public License as published by the Free Software Foundation; either

version 2 of the License, or (at your option) any later version.

(4) This program is distributed in the hope that it will be useful, but WITHOUT ANY

WARRANTY; without even the implied warranty of MERCHANTABILITY or FITNESS FOR

A PARTICULAR PURPOSE. See the GNU General Public License for more details.

(5) You should have received a copy of the GNU General Public License along with this

program; if not, write to the Free Software Foundation Inc; 51 Franklin Street, Fifth Floor,

Boston, MA 02110-1301, USA.

(6) Also add information on how to contact you by electronic and paper mail.

(7) If the program is interactive, make it output a short notice like this when it starts in an

interactive mode: Gnomovision version 69, Copyright (C) year name of author

Gnomovision comes with ABSOLUTELY NO WARRANTY; for details type `show w'.

(8) This is free software, and you are welcome to redistribute it under certain conditions;

type `show c' for details.

(9) The hypothetical commands `show w' and `show c' should show the appropriate parts of

the General Public License. Of course, the commands you use may be called something

other than `show w' and `show c'; they could even be mouse-clicks or menu

items--whatever suits your program.

(10) You should also get your employer (if you work as a programmer) or your school, if any,

to sign a "copyright disclaimer" for the program, if necessary. Here is a sample; alter the

names:

(11) Yoyodyne, Inc., hereby disclaims all copyright interest in the program `Gnomovision'

(which makes passes at compilers) written by James Hacker.

<signature of Ty Coon>, 1 April 1989 [Ty Coon, President of Vice]

(12) This General Public License does not permit incorporating your program into

proprietary programs. If your program is a subroutine library, you may consider it more

useful to permit linking proprietary applications with the library. If this is what you want to do,

use the GNU Lesser General Public License instead of this License.

Loading...

Loading...