Cat. No. Z905-PL2-01

DeviceNet Safety

INSTRUKCJA KONFIGURACJI SYSTEMU

Krótki przegląd

25 Narzędzie do konfigurowania sieci –

ogólne informacje dotyczące obsługi

53 Tworzenie sieci bezpieczeństwa

79 Edytowanie parametrów sterownika sieci

bezpieczeństwa

97 Programowanie sterownika sieci

bezpieczeństwa

111 Urządzenia monitorujące

Advanced Industrial Automation

DeviceNet Safety

Instrukcja konfiguracji systemu

Maj 2005

Ostrzeżenie

Produkty firmy OMRON mogą być wykorzystywane tylko w sposób opisany w niniejszej instrukcji przez

osoby posiadające odpowiednie kwalifikacje, z zastosowaniem odpowiednich procedur.

Poniżej opisano konwencje stosowane w tej instrukcji do przekazania informacji dotyczących środków

ostrożności. Należy bezwzględnie stosować się do tych uwag. Niezastosowanie się do nich grozi poważnymi

obrażeniami lub uszkodzeniem mienia.

!

OSTRZEŻENIE

Wskazuje potencjalnie niebezpieczną sytuację, która zignorowana może

spowodować nieznaczne lub średnie obrażenia, albo może spowodować poważne

obrażenia lub śmierć. Prócz tego mogą wystąpić poważne szkody materialne.

•

•

Wskazuje ogólne zakazy, które nie zostały oznaczone specjalnym symbolem.

Wskazuje ogólne działania obowiązkowe, które nie zostały oznaczone specjalnym

symbolem.

Odwołania do innych produktów firmy OMRON

Nazwy wszystkich produkty firmy OMRON wymienione w niniejszej instrukcji są pisane wielkimi literami.

Słowo „Urządzenie” także jest pisane wielką literą, gdy odnosi się do produktu firmy OMRON, niezależnie od

tego, czy występuje w nazwie własnej produktu.

„PLC” jest skrótem od angielskiego terminu „Programmable Controller” określającego sterownik

programowalny.

Pomocnicze symbole graficzne

W lewej kolumnie instrukcji znajdują się poniższe nagłówki. Dzięki nim można znaleźć różne rodzaje

informacji.

WAŻNE: Oznacza ważne informacje dotyczące zalecanego postępowania w celu zapobieżenia

usterce, awarii lub niepożądanym wpływom niektórych czynników na pracę urządzenia.

Uwaga: Oznacza informacje mające szczególne znaczenie dla wydajnego i sprawnego działania produktu.

1,2,3… Oznacza różnego rodzaju listy, np. procedury, listy kontrolne itd.

Znaki towarowe i prawa autorskie

DeviceNet i DeviceNet Safety są zastrzeżonymi znakami towarowymi stowarzyszenia ODVA.

Inne nazwy produktów i nazwy firm w niniejszej instrukcji są znakami towarowymi lub zastrzeżonymi znakami

towarowymi odpowiednich firm.

© OMRON, 2005

Wszystkie prawa zastrzeżone. Powielanie, przechowywanie w systemach archiwizacji danych i

przekazywanie jakiejkolwiek części tej publikacji w jakiejkolwiek formie i jakimikolwiek sposobami,

mechanicznymi, elektronicznymi, jako kserokopie, nagrania, lub innymi, bez uprzedniej pisemnej zgody firmy

OMRON jest zabronione.

Wykorzystanie informacji zawartych w niniejszej publikacji nie jest objęte odpowiedzialnością z tytułu

obowiązujących praw patentowych. Ponadto ponieważ firma OMRON stale ulepsza swoje wysokiej jakości

produkty, informacje zawarte w niniejszej instrukcji mogą ulec zmianie bez powiadomienia. Niniejsza

instrukcja została przygotowana z należytą starannością. Jednak firma OMRON nie odpowiada za

ewentualne błędy lub pominięcia. Nie odpowiada także za ewentualne szkody wynikające z wykorzystania

informacji zawartych w tej publikacji.

1

2

Spis treści

Ostrzeżenie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

Odwołania do innych produktów firmy OMRON . . . . . . . . . . . . . . . . . . . . . . . . . 1

Pomocnicze symbole graficzne . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

Znaki towarowe i prawa autorskie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

Informacje o instrukcji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7

Uwagi . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

1 Adresaci instrukcji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

2 Uwagi ogólne dotyczące użytkowania. . . . . . . . . . . . . . . . . . . . . . 9

3 Środki bezpieczeństwa . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

4 Uwagi dotyczące bezpiecznego użytkowania . . . . . . . . . . . . . . . . . . 13

Rozdział 1: Opis ogólny 15

1-1 System DeviceNet Safety – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . . . . . 16

1-1-1 DeviceNet Safety – informacje. . . . . . . . . . . . . . . . . . . . . . . . . . . 16

1-2 Sterownik sieci bezpieczeństwa – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . 17

1-2-1 Sterownik sieci bezpieczeństwa NE1A – informacje. . . . . . . . . . . . . . . . 17

1-2-2 Sterownik sieci bezpieczeństwa – funkcje . . . . . . . . . . . . . . . . . . . . . 17

1-2-3 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

1-3 Terminal WE/WY bezpieczeństwa – opis ogólny. . . . . . . . . . . . . . . . . . . . . . . 19

1-3-1 Terminale WE/WY bezpieczeństwa serii DST1 – informacje . . . . . . . . . . . 19

1-3-2 Terminal WE/WY bezpieczeństwa – funkcje. . . . . . . . . . . . . . . . . . . . 19

1-3-3 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20

1-4 Narzędzie do konfiguracji sieci – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . . 21

1-4-1 Narzędzie do konfiguracji sieci – informacje . . . . . . . . . . . . . . . . . . . . 21

1-4-2 Narzędzie do konfiguracji sieci – funkcje . . . . . . . . . . . . . . . . . . . . . 21

1-4-3 Wymagania systemowe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22

1-4-4 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22

1-5 Podstawowa procedura uruchamiania systemu . . . . . . . . . . . . . . . . . . . . . . . 23

1-5-1 Projektowanie i programowanie systemu . . . . . . . . . . . . . . . . . . . . . 23

1-5-2 Instalowanie i podłączanie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

1-5-3 Konfiguracja . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

1-5-4 Test użytkownika. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

Rozdział 2: Narzędzie do konfigurowania sieci–ogólne informacje dotyczące obsługi 25

2-1 Uruchamianie i główne okno narzędzia do konfigurowania sieci. . . . . . . . . . . . . . 27

2-1-1 Uruchamianie i zamykanie programu Network Configurator. . . . . . . . . . . . 27

2-1-2 Sprawdzanie wersji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2-1-3 Okno główne . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2-2 Lista menu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-1 Menu File . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-2 Menu Edit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-3 Menu View . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-4 Menu Network . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-5 Menu Device . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30

2-2-6 Menu EDS File . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-7 Menu Tools . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-8 Menu Option . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-9 Menu Help . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-3 Łączenie z siecią . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

2-3-1 Łączenie z siecią za pomocą portu USB. . . . . . . . . . . . . . . . . . . . . . 32

2-3-2 Łączenie z siecią za pomocą karty interfejsu DeviceNet . . . . . . . . . . . . . 33

Spis treści 3

2-4 Tworzenie sieci wirtualnej . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-1 Tworzenie nowej sieci wirtualnej . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-2 Numery sieciowe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-3 Dodawanie urządzeń . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 35

2-4-4 Usuwanie urządzeń. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 36

2-4-5 Zmienianie adresu węzła . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37

2-4-6 Zmienianie komentarza dotyczącego urządzenia . . . . . . . . . . . . . . . . 37

2-5 Zapisywanie i odczyt plików konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . . 38

2-5-1 Ochrona hasłem pliku konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . 38

2-5-2 Zapisywanie pliku konfiguracji sieci. . . . . . . . . . . . . . . . . . . . . . . . 38

2-5-3 Odczyt pliku konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . . . . . 39

2-5-4 Tryb chroniony . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 39

2-6 Ochrona urządzenia hasłem . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-6-1 Ustawianie hasła urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-6-2 Jeśli nie pamiętasz hasła . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-7 Parametry i właściwości urządzenia. . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-1 Edytowanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-2 Wczytywanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . 41

2-7-3 Pobieranie parametrów urządzenia. . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-4 Właściwości urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43

2-8 Sprawdzanie parametrów . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 45

2-8-1 Sprawdzanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . 45

2-9 Blokada konfiguracji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

2-9-1 Blokowanie konfiguracji urządzenia . . . . . . . . . . . . . . . . . . . . . . . 48

2-9-2 Odblokowywanie konfiguracji urządzenia . . . . . . . . . . . . . . . . . . . . 48

2-10 Resetowanie i zmienianie stanu urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 49

2-10-1 Rodzaje resetowania . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 49

2-10-2 Resetowanie urządzeń . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 50

2-10-3 Rodzaje resetowania i stan urządzenia. . . . . . . . . . . . . . . . . . . . . . 50

2-10-4 Zmienianie stanu urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . 51

Rozdział 3: Tworzenie sieci bezpieczeństwa 53

3-1 Zastosowania . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 54

3-1-1 Tworzenie nowej sieci bezpieczeństwa. . . . . . . . . . . . . . . . . . . . . . 54

3-1-2 Zmienianie istniejącej sieci bezpieczeństwa . . . . . . . . . . . . . . . . . . . 56

3-2 Sprawdzanie przepustowości sieci . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 59

3-2-1 Sprawdzanie przepustowości sieci wykorzystywanej w procesie

komunikacji z wejściami i wyjściami bezpieczeństwa . . . . . . . . . . . . . . 59

3-2-2 Przydzielanie przepustowości sieci . . . . . . . . . . . . . . . . . . . . . . . . 60

3-2-3 Obliczanie wartości EPI – przykład . . . . . . . . . . . . . . . . . . . . . . . . 61

3-3 Obliczanie i sprawdzanie maksymalnego czasu reakcji . . . . . . . . . . . . . . . . . . 63

3-3-1 Pojęcie czasu reakcji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 63

3-3-2 Obliczanie maksymalnego czasu reakcji . . . . . . . . . . . . . . . . . . . . . 64

3-3-3 Sprawdzanie maksymalnego czasu reakcji. . . . . . . . . . . . . . . . . . . . 67

4 Spis treści

Rozdział 4: Edytowanie parametrów terminala WE/WY bezpieczeństwa. 69

4-1 Edytowanie parametrów . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .70

4-1-1 Grupa parametrów . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70

4-1-2 Grupa parametrów ogólnych (General) . . . . . . . . . . . . . . . . . . . . . . 71

4-1-3 Grupy parametrów wejścia bezpieczeństwa . . . . . . . . . . . . . . . . . . . . 73

4-1-4 Grupy parametrów wyjścia testowego . . . . . . . . . . . . . . . . . . . . . . . 75

4-1-5 Grupy parametrów wyjścia bezpieczeństwa . . . . . . . . . . . . . . . . . . . . 76

4-1-6 Grupy parametrów czasu pracy . . . . . . . . . . . . . . . . . . . . . . . . . . 77

Rozdział 5: Edytowanie parametrów sterownika sieci bezpieczeństwa 79

5-1 Ustawienia połączenia bezpieczeństwa . . . . . . . . . . . . . . . . . . . . . . . . . . . 80

5-1-1 Rejestrowanie podrzędnych modułów bezpieczeństwa . . . . . . . . . . . . . . 80

5-1-2 Ustawienia parametrów połączenia bezpieczeństwa . . . . . . . . . . . . . . . 82

5-2 Ustawienia podrzędnego modułu bezpieczeństwa . . . . . . . . . . . . . . . . . . . . . 84

5-2-1 Rejestrowanie zespołów WE/WY dla podrzędnych modułów bezpieczeństwa . . 84

5-2-2 Konfigurowanie danych zespołu . . . . . . . . . . . . . . . . . . . . . . . . . . 85

5-3 Ustawienia standardowego modułu podrzędnego. . . . . . . . . . . . . . . . . . . . . . 87

5-3-1 Rejestrowanie zespołów WE/WY dla standardowych modułów podrzędnych . . . 87

5-3-2 Konfigurowanie danych wejściowych modułu podrzędnego w stanie

bezczynności. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

5-3-3 Konfigurowanie danych zespołu . . . . . . . . . . . . . . . . . . . . . . . . . . 88

5-4 Lokalne ustawienia WE/WY . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .90

5-4-1 Konfigurowanie wejść bezpieczeństwa . . . . . . . . . . . . . . . . . . . . . . 90

5-4-2 Konfigurowanie wyjść testowych. . . . . . . . . . . . . . . . . . . . . . . . . . 92

5-4-3 Konfigurowanie wyjść bezpieczeństwa . . . . . . . . . . . . . . . . . . . . . . 93

5-5 Ustawianie trybów pracy i sprawdzanie czasu cyklu . . . . . . . . . . . . . . . . . . . . 95

5-5-1 Ustawianie trybów pracy sterownika NE1A-SCPU01 . . . . . . . . . . . . . . . 95

5-5-2 Sprawdzanie czasu cyklu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 96

Rozdział 6: Programowanie sterownika sieci bezpieczeństwa 97

6-1 Uruchamianie i zamykanie edytora operacji logicznych . . . . . . . . . . . . . . . . . . 98

6-1-1 Uruchamianie edytora operacji logicznych. . . . . . . . . . . . . . . . . . . . . 98

6-1-2 Zamykanie edytora operacji logicznych . . . . . . . . . . . . . . . . . . . . . . 99

6-2 Polecenia menu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-2-1 Menu File . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-2-2 Menu Edit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-2-3 Menu View . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-2-4 Menu Function . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-2-5 Menu Page. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 100

6-3 Programowanie. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 101

6-3-1 Obszar roboczy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 101

6-3-2 Programowanie za pomocą bloków funkcyjnych . . . . . . . . . . . . . . . . 101

6-3-3 Zapisywanie programu. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 108

6-3-4 Aktualizowanie programu . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

6-3-5 Monitorowanie programu . . . . . . . . . . . . . . . . . . . . . . . . . . . . 109

Spis treści 5

Rozdział 7: Urządzenia monitorujące 111

7-1 Funkcje monitorowania. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 112

7-1-1 Stan monitorowania. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 112

7-1-2 Monitorowanie bezpiecznych połączeń. . . . . . . . . . . . . . . . . . . . . . 113

7-1-3 Monitorowanie parametrów . . . . . . . . . . . . . . . . . . . . . . . . . . . . 115

7-1-4 Monitorowanie historii błędów . . . . . . . . . . . . . . . . . . . . . . . . . . 116

7-2 Funkcje konserwacyjne terminali WE/WY bezpieczeństwa serii DST1 . . . . . . . . . . 118

7-2-1 Jednostka monitorująca napięcie zasilania sieci . . . . . . . . . . . . . . . . . 118

7-2-2 Monitorowanie czasu pracy. . . . . . . . . . . . . . . . . . . . . . . . . . . . 120

7-2-3 Data ostatniej konserwacji . . . . . . . . . . . . . . . . . . . . . . . . . . . . 122

7-2-4 Monitorowanie liczników załączeń . . . . . . . . . . . . . . . . . . . . . . . . 124

7-2-5 Monitorowanie całkowitego czasu załączenia . . . . . . . . . . . . . . . . . . 126

7-2-6 Monitorowanie czasu pracy. . . . . . . . . . . . . . . . . . . . . . . . . . . . 129

Załączniki 133

A Łączenie z siecią za pomocą sterownika PLC serii CS/CJ . . . . . . . . . . . . . . . . . 135

A-1 Łączenie z siecią DeviceNet . . . . . . . . . . . . . . . . . . . . . . . . . . . 135

A-2 Wybieranie interfejsu połączenia . . . . . . . . . . . . . . . . . . . . . . . . . 136

B Edytowanie parametrów urządzenia DeviceNet serii CS/CJ . . . . . . . . . . . . . . . . 143

B-1 Konfigurowanie funkcji urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 143

B-2 Omówienie parametrów modułu głównego . . . . . . . . . . . . . . . . . . . . 143

B-3 Przydzielanie wejść/wyjść za pomocą kreatora parametrów

(proste przydzielanie wejść/wyjść) . . . . . . . . . . . . . . . . . . . . . . . . 147

B-4 Ręczne przydzielanie wejść/wyjść . . . . . . . . . . . . . . . . . . . . . . . . 151

B-5 Ustawienia zaawansowane: Connection, Communications Cycle Time,

Slave Function Settings itd.. . . . . . . . . . . . . . . . . . . . . . . . . . . . 156

CZarządzanie plikami EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

C-1 Instalowanie plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 161

C-2 Tworzenie plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 162

C-3 Usuwanie plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 163

C-4 Zapisywanie plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 163

C-5 Wyszukiwanie plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . 164

C-6 Właściwości plików EDS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 164

D Konfigurowanie urządzeń za pomocą podstawowych narzędzi . . . . . . . . . . . . . . 165

D-1 Konfigurowanie parametrów urządzenia poprzez zdefiniowanie klasy

i wystąpienia . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 165

D-2 Konfigurowanie adresów węzłów i prędkości transmisji w sieci . . . . . . . . . 167

E Korzystanie z narzędzia do odzyskiwania haseł . . . . . . . . . . . . . . . . . . . . . . 169

Słownik 173

Tárgymutató 175

Historia wersji 177

6 Spis treści

Informacje o instrukcji

W niniejszej instrukcji opisano konfigurację systemu DeviceNet Safety.

Przed przystąpieniem do konfiguracji systemu DeviceNet Safety należy dokładnie zapoznać się z

informacjami zawartymi w tej publikacji. Należy także pamiętać o zapoznaniu się z uwagami dotyczącymi

prawidłowego użytkowania w następnym rozdziale.

Informacje na temat urządzeń DeviceNet i systemu DeviceNet Safety można znaleźć w instrukcjach

wymienionych poniżej.

Instrukcja konfiguracji systemu DeviceNet Safety (niniejsza publikacja, Z905)

W tej instrukcji objaśniono, jak konfigurować system DeviceNet Safety za pomocą narzędzia do

konfigurowania sieci (Network Configurator).

Instrukcja obsługi sterownika bezpieczeństwa sieci NE1A-SCPU01 (Z906)

W tej instrukcji opisano dane techniczne, funkcje i zastosowania sterownika NE1A-SCPU01.

Instrukcja obsługi terminali WE/WY serii DST1 (Z904)

W tej instrukcji opisano dane techniczne, funkcje i zastosowania terminali DST1.

Instrukcja obsługi DeviceNet (W267)

W tej instrukcji opisano budowę i połączenia sieci DeviceNet. Znajdują się w niej szczegółowe informacje na

temat instalacji oraz dane techniczne kabli, złączek i urządzeń peryferyjnych używanych w sieci. W publikacji

tej można także znaleźć informacje na temat zasilania. Należy dokładnie zapoznać się z jej treścią przed

przystąpieniem do eksploatacji systemu DeviceNet.

! OSTRZEŻENIE

Niezapoznanie się z informacjami zawartymi w tej instrukcji lub niezrozumienie ich może być przyczyną

obrażeń lub śmierci, a także uszkodzenia lub awarii produktu. Przed przystąpieniem do wykonywania

jakichkolwiek czynności należy zapoznać się w całości z każdym rozdziałem oraz informacjami zawartymi

w tym rozdziale i wszystkich rozdziałach pokrewnych.

Zapoznaj się z tą instrukcją

Przed przystąpieniem do eksploatacji produktu należy zapoznać się z niniejszą instrukcją. W przypadku

pytań lub komentarzy, prosimy o kontakt z reprezentantem firmy OMRON.

Gwarancja i ograniczenie odpowiedzialności

GWARANCJA

Gwarancja firmy OMRON stwierdza wyłącznie, że produkty są pozbawione wad materiałowych oraz wad

wykonania przez okres jednego roku (jeśli nie wskazano inaczej) od daty sprzedaży przez firmę OMRON.

FIRMA OMRON NIE SKŁADA ŻADNYCH GWARANCJI ANI OŚWIADCZEŃ ODNOSZĄCYCH SIĘ W

SPOSÓB JAWNY LUB DOROZUMIANYCH DO NIENARUSZANIA PRAW, PRZYDATNOŚCI HANDLOWEJ

ANI PRZYDATNOŚCI PRODUKTÓW DO KONKRETNEGO CELU. KAŻDY NABYWCA LUB UŻYTKOWNIK

UZNAJE, ŻE SAM USTALIŁ, IŻ PRODUKTY SPEŁNIAJĄ ODPOWIEDNIE WYMAGANIA ZWIĄZANE Z ICH

ZAMIERZONYM UŻYCIEM. OMRON NIE UDZIELA ŻADNYCH INNYCH GWARANCJI, JAWNYCH ANI

DOROZUMIANYCH.

OGRANICZENIA ODPOWIEDZIALNOŚCI

FIRMA OMRON NIE BĘDZIE ODPOWIEDZIALNA ZA STRATY SPECJALNE, POŚREDNIE LUB WTÓRNE,

UTRATĘ KORZYŚCI LUB STRATY HANDLOWE W JAKIKOLWIEK SPOSÓB POWIĄZANE Z

PRODUKTAMI, BEZ WZGLĘDU NA TO, CZY TAKIE ROSZCZENIA BĘDĄ WYNIKAĆ Z UMOWY,

GWARANCJI, ZANIEDBANIA LUB ŚCISŁEJ ODPOWIEDZIALNOŚCI.

W żadnym wypadku odpowiedzialność firmy OMRON za jakiekolwiek zdarzenie nie przekroczy ceny

produktu, którego dotyczy reklamacja.

W ŻADNYM WYPADKU FIRMA OMRON NIE BĘDZIE ODPOWIEDZIALNA ZA GWARANCJĘ, NAPRAWĘ

LUB INNE REKLAMACJE DOTYCZĄCE PRODUKTÓW, DOPÓKI ANALIZA FIRMY OMRON NIE

POTWIERDZI, ŻE PRODUKTY BYŁY POPRAWNIE EKSPLOATOWANE, PRZECHOWYWANE,

ZAINSTALOWANE I KONSERWOWANE ORAZ NIE BYŁY NARAŻONE NA ZANIECZYSZCZENIA,

NADUŻYCIE, BŁĘDNE UŻYCIE LUB NIEODPOWIEDNIE MODYFIKACJE LUB NAPRAWY.

7

Uwagi dotyczące zastosowania

PRZYDATNOŚĆ W OKREŚLONYM ZASTOSOWANIU

Firma OMRON nie może ponosić odpowiedzialności za zgodność z innymi normami, zbiorami praw lub

przepisami, które mogą pojawić się w przypadku kombinacji produktów wykorzystywanej przez użytkownika.

Na żądanie klienta firma OMRON przedstawi odpowiednie dokumenty certyfikujące innej instytucji, które

identyfikują dane nominalne i ograniczenia użytkowania mające zastosowanie do produktów. Same te

informacje nie są wystarczające do kompletnego ustalenia przydatności produktów w kombinacji z

produktem końcowym, maszyną, systemem lub innym zastosowaniem lub użyciem.

Poniżej przedstawiono klika przykładów zastosowań, którym należy poświęcić szczególną uwagę.

Poniższa lista nie jest wyczerpująca i nie zawiera wszystkich możliwych sposobów użycia produktów, ani

nie sugeruje, że wymienione na niej sposoby użycia mogą być odpowiednie dla produktów:

• Zastosowanie zewnętrzne, zastosowania powodujące potencjalne zanieczyszczenia chemiczne lub

zakłócenia elektryczne albo warunki lub sposoby użycia nie opisane w niniejszej instrukcji.

• Systemy sterowania w dziedzinie energii atomowej, systemy spalania, systemy kolejowe, systemy

lotnicze, sprzęt medyczny, maszyny do celów rozrywkowych, pojazdy, sprzęt bezpieczeństwa i

instalacje podlegające oddzielnym przepisom przemysłowym lub rządowym.

• Systemy, maszyny i sprzęt, które mogą przedstawiać zagrożenie dla życia lub własności.

Prosimy zapoznać się i przestrzegać wszelkich zakazów użycia stosujących się do produktów.

NIE WOLNO UŻYWAĆ PRODUKTÓW DO ZASTOSOWAŃ STWARZAJĄCYCH POWAŻNE ZAGROŻENIE

DLA ŻYCIA LUB WŁASNOŚCI BEZ UPEWNIENIA SIĘ, ŻE SYSTEM JAKO CAŁOŚĆ ZOSTAŁ

ZAPROJEKTOWANY Z UWZGLĘDNIENIEM ZAGROŻEŃ, ORAZ ŻE PRODUKTY FIRMY OMRON

ZOSTAŁY POPRAWNIE OCENIONE I ZAINSTALOWANE DO ZAMIERZONEGO UŻYCIA W RAMACH

CAŁEGO SPRZĘTU LUB SYSTEMU.

PRODUKTY PROGRAMOWALNE

Firma OMRON nie odpowiada za programowanie produktu przez użytkownika ani żadne konsekwencje

tego programowania.

Zastrzeżenia

ZMIANA DANYCH TECHNICZNYCH

Dane techniczne urządzenia i akcesoriów mogą ulec zmianie, w wyniku wprowadzenia ulepszeń lub z

innych powodów, bez uprzedniego powiadomienia.

Wraz ze zmianą opublikowanych danych technicznych i specyfikacji oraz w przypadku poważnych zmian

konstrukcyjnych zmieniamy numery modeli. Jednak niektóre parametry produktów mogą ulec zmianie bez

powiadomienia. W razie wątpliwości produktom mogą na żądanie klienta zostać przypisane specjalne

numery modeli w celu określenia lub ustalenia kluczowych parametrów dla danego zastosowania. Aby

sprawdzić rzeczywiste dane techniczne zakupionych produktów, można w każdej chwili skontaktować się

z przedstawicielem firmy OMRON.

WYMIARY I CIĘŻAR

Wymiary i ciężary są nominalne i nie powinny być używane do celów produkcyjnych, nawet jeśli są podane

tolerancje.

DANE DOTYCZĄCE WYDAJNOŚCI

Dane dotyczące wydajności podane w tej instrukcji są informacjami poglądowymi, umożliwiającymi

użytkownikowi określenie, czy produkt nadaje się do danego zastosowania. Dane te nie stanowią gwarancji,

że produkt rzeczywiście ma takie parametry. Mogą to być wyniki testów przeprowadzonych przez firmę

OMRON. Użytkownicy muszą porównać je z rzeczywistymi wymaganiami wynikającymi z określonego

zastosowania. Rzeczywista wydajność zależy od gwarancji i ograniczenia odpowiedzialności firmy

OMRON.

BŁĘDY I POMINIĘCIA

Informacje zawarte w niniejszej instrukcji zostały starannie sprawdzone i są uważane za dokładne; jednak

wydawca nie ponosi odpowiedzialności za błędy ludzkie, drukarskie, korektorskie lub pominięcia.

8

Uwagi

1 Adresaci instrukcji

Instrukcja jest przeznaczona dla osób wymienionych poniżej. Muszą one posiadać odpowiednią wiedzę z

zakresu układów elektrycznych (zawód technik elektryk lub pokrewny).

• Osoby wprowadzające systemy FA i systemy bezpieczeństwa oraz odpowiedzialne za nie w zakładach

produkcyjnych

• Osoby odpowiedzialne za projektowanie systemów FA i systemów bezpieczeństwa

• Osoby zarządzające zakładami FA

• Osoby posiadające kwalifikacje w zakresie zapewnienia bezpieczeństwa oraz zarządzające kwestiami

bezpieczeństwa oraz odpowiedzialne za bezpieczeństwo na każdym z następujących etapów cyklu

użytkowania produktu: projektowanie, instalacja, eksploatacja, konserwacja i utylizacja.

2 Uwagi ogólne dotyczące użytkowania

Użytkownik jest zobowiązany do obsługi produktu zgodnie z przeznaczeniem i parametrami opisanymi w

instrukcjach obsługi.

Przed przystąpieniem do użytkowania produktu w warunkach, których nie uwzględniono w instrukcji lub

zastosowania produktu w systemach sterowania elektrowni atomowych, systemach autostrad, systemach

lotniczych, pojazdach, systemach spalania, sprzęcie medycznym, automatach rozrywkowych, urządzeniach

zabezpieczających i innych systemach, maszynach i urządzeniach, których nieprawidłowa eksploatacja

może mieć poważny wpływ na życie i mienie, należy skontaktować się z przedstawicielem firmy OMRON.

Należy upewnić się, że parametry i specyfikacje produktu czynią go odpowiednim do zastosowania w

odpowiednich systemach, maszynach i urządzeniach . Te systemy, maszyny i urządzenia należy wyposażyć

w podwójne mechanizmy bezpieczeństwa.

Ta instrukcja zawiera informacje na temat programowania i eksploatacji urządzenia. Przed przystąpieniem

do eksploatacji urządzenia należy zapoznać się z niniejszą instrukcją i mieć ją w pobliżu, na wypadek, gdyby

zaszła potrzeba skorzystania z niej podczas użytkowania produktu.

9

! OSTRZEŻENIE

Niniejsza publikacja jest instrukcją konfiguracji systemów DeviceNet Safety. Podczas tworzenia systemu

należy pamiętać o poniższych uwagach. Dzięki temu można tak skonfigurować elementy mające wpływ na

bezpieczeństwo, aby odpowiednio działały funkcje systemowe.

Ocena zagrożeń

Należy prawidłowo korzystać z urządzeń zabezpieczających opisanych w niniejszej instrukcji i stosować się

do informacji dotyczących warunków instalacji, parametrów mechanicznych i funkcji. Wybierając

urządzenie zabezpieczające lub korzystając z niego, należy dokonać oceny zagrożeń w celu określenia

potencjalnych czynników ryzyka związanych ze sprzętem lub instalacjami, w których urządzenie to ma

pracować. Oceny tej dokonuje się na etapie opracowywania urządzeń lub instalacji. Należy zastosować

odpowiednie urządzenia zabezpieczające, uwzględniając odpowiedni system oceny zagrożeń.

Zastosowanie nieodpowiedniego systemu oceny zagrożeń może prowadzić do wyboru nieodpowiednich

urządzeń zabezpieczających.

• Typowe właściwe normy międzynarodowe: ISO 14121, Bezpieczeństwo maszyn – zasady oceny

zagrożeń

Środki bezpieczeństwa

Jeśli podczas tworzenia systemów obejmujących elementy zabezpieczające sprzętu lub instalacji korzysta

się z urządzeń zabezpieczających, należy dokładnie poznać dany system i sprawdzić, czy jest on zgodny

z normami międzynarodowymi, np. wymienionymi poniżej, i/lub odpowiednimi normami branżowymi.

• Typowe właściwe normy międzynarodowe: ISO/DIS 12100, Bezpieczeństwo maszyn – podstawowe

pojęcia i podstawowe zasady projektowania

IEC 61508, Norma bezpieczeństwa dla systemów wyposażonych w urządzenia zabezpieczające

(bezpieczeństwo funkcjonalne układów elektrycznych/elektronicznych/programowanych mających

wpływ na bezpieczeństwo)

Rola urządzeń zabezpieczających

Urządzenia zabezpieczające są wyposażone w funkcje i mechanizmy bezpieczeństwa wymienione w

odpowiednich normach, ale aby te funkcje i mechanizmy działały prawidłowo w odpowiednich systemach

zawierających elementy zabezpieczające, konieczne jest zastosowanie odpowiednich projektów. Należy

tak tworzyć systemy, aby te funkcje i mechanizmy działały prawidłowo. W tym celu należy najpierw

dokładnie poznać zasadę ich działania.

• Typowe właściwe normy międzynarodowe: ISO 14119, Bezpieczeństwo maszyn – urządzenia

blokujące połączone z osłonami – zasady projektowania i wyboru

Instalowanie urządzeń zabezpieczających

Systemy z elementami zabezpieczającymi przeznaczone do urządzeń lub instalacji muszą tworzyć i

instalować odpowiednio przeszkoleni fachowcy.

• Typowe właściwe normy międzynarodowe: ISO/DIS 12100, Bezpieczeństwo maszyn – podstawowe

pojęcia i podstawowe zasady projektowania

IEC 61508, Norma bezpieczeństwa dla systemów wyposażonych w urządzenia zabezpieczające

(bezpieczeństwo funkcjonalne układów elektrycznych/elektronicznych/programowanych mających

wpływ na bezpieczeństwo)

Zgodność z prawem i przepisami

Urządzenia zabezpieczające spełniają wymogi odpowiednich przepisów i norm. Należy jednak pamiętać o

konieczności ich stosowania zgodnie z przepisami i normami lokalnymi dotyczącymi urządzeń i instalacji,

w których są instalowane.

• Typowe właściwe normy międzynarodowe: IEC 60204, Bezpieczeństwo maszyn – elementy

elektryczne maszyn

Uwagi dotyczące użytkowania

Wybrane urządzenia zabezpieczające należy stosować zgodnie z przeznaczeniem oraz uwagami

dotyczącymi użytkowania opisanymi w niniejszej instrukcji oraz w instrukcjach obsługi odpowiednich

produktów. Korzystanie z produktów w sposób niezgodny z ich przeznaczeniem i uwagami dotyczącymi

użytkowania prowadzi do nieoczekiwanych awarii sprzętu lub urządzeń oraz uszkodzeń będących ich

następstwem, a spowodowanych tym, że elementy zabezpieczające nie wykonują odpowiednich funkcji.

Transport i przekazywanie urządzeń oraz sprzętu

Transportując lub przekazując urządzenia i sprzęt, należy pamiętać o dołączeniu niniejszej instrukcji, tak by

osoba, która otrzymuje to urządzenie lub sprzęt, mogła właściwie korzystać z systemu.

• Typowe właściwe normy międzynarodowe: ISO/DIS 12100 ISO, Bezpieczeństwo maszyn –

podstawowe pojęcia i ogólne zasady projektowania IEC 61508, Norma bezpieczeństwa dla systemów

wyposażonych w urządzenia zabezpieczające (bezpieczeństwo funkcjonalne układów elektrycznych/

elektronicznych/programowanych mających wpływ na bezpieczeństwo)

10

3 Środki bezpieczeństwa

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Nie używać wyjść testowych produktów jako wyjść bezpieczeństwa.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Nie używać standardowych danych wejściowych/wyjściowych DeviceNet lub

wiadomości jawnych jako sygnałów bezpieczeństwa.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Nie używać sygnalizatorów produktów jako sygnalizatorów bezpieczeństwa.

W wyniku przebicia wyjść bezpieczeństwa lub wyjść testowych mogą wystąpić poważne

obrażenia. Do wyjść bezpieczeństwa lub wyjść testowych nie wolno podłączać obciążeń

przekraczających wartości znamionowe.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Linie wyjściowe i linię 24 V DC należy podłączyć tak, aby nie stykały się ze sobą,

co mogłoby spowodować włączenie i zwarcie z linią 24 V DC.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Należy uziemić biegun zerowy zewnętrznego źródła zasilania, aby sygnał

wyjściowy nie spowodował włączenia w wyniku usterki uziemienia wyjścia bezpieczeństwa

lub wyjścia testowego.

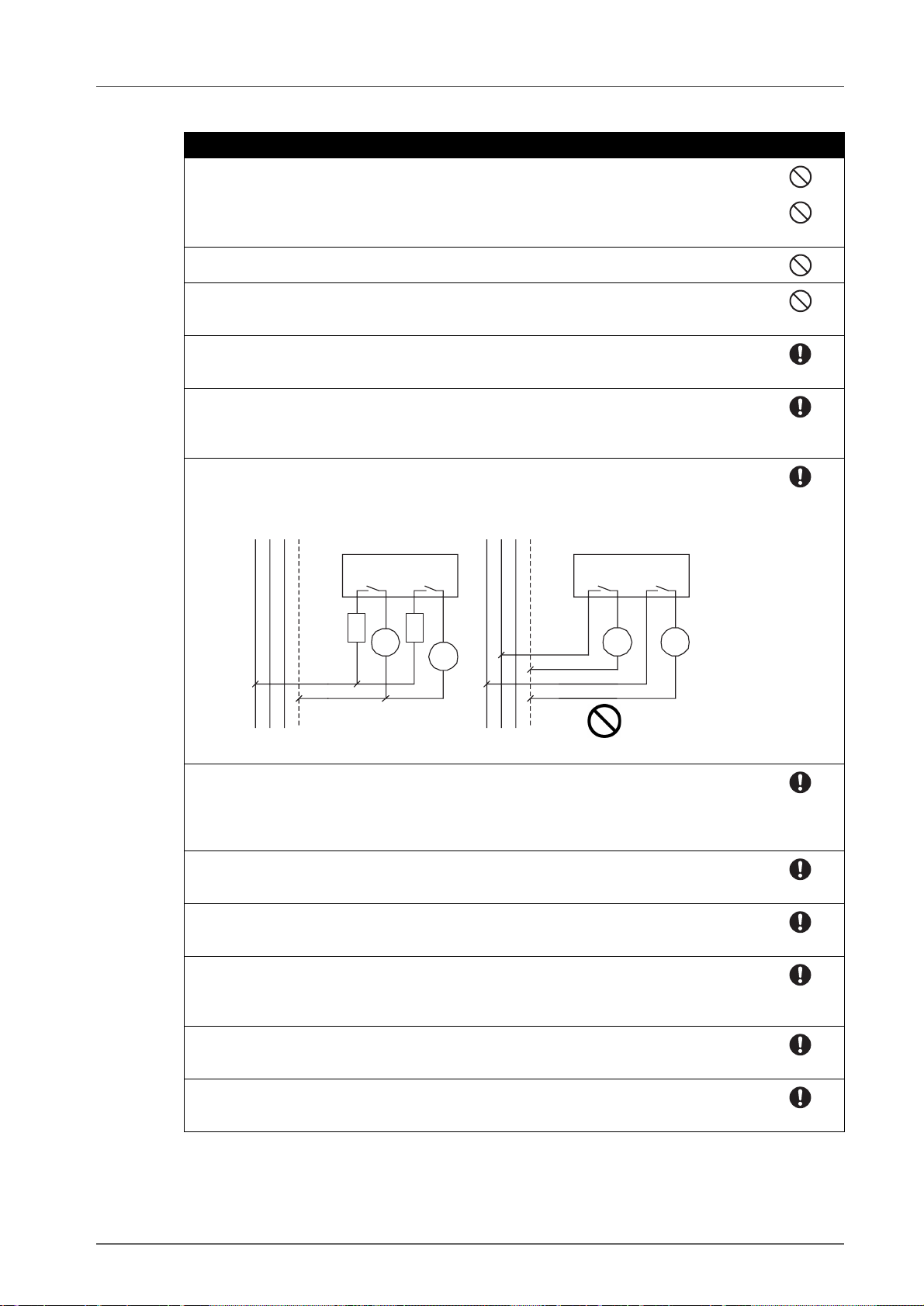

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. W przypadku urządzenia DST1-MRD08SL-1 należy zastosować tylko jedną fazę

linii prądu zmiennego do wyjścia przekaźnika.

L1 L2 L3 N

DST1-

MRD08SL-1

! OSTRZEŻENIE

L1 L2 L3 N

DST1-

MRD08SL-1

Bezpiecz-

nik

Prawidłowo

Bezpiecz-

nik

Obciążenie ObciążenieObciążenie

Obciążenie

Nieprawidłowo

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Dla każdego zacisku wejściowego urządzenia DST1-MRD08SL-1 należy

zastosować bezpiecznik o wartości nominalnej 3,15 A lub mniejszej, aby chronić styki wyjścia

bezpieczeństwa przed stopieniem. Należy potwierdzić wybór bezpiecznika u producenta

bezpieczników, aby zapewnić niezawodność charakterystyk podłączonego obciążenia.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed podłączeniem urządzenia do sieci należy usunąć starsze dane

konfiguracyjne.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed podłączeniem urządzenia do sieci należy ustawić odpowiedni adres węzła

i szybkość transmisji.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed przystąpieniem do eksploatacji systemu należy wykonać testy, aby

sprawdzić, czy dane konfiguracyjne wszystkich urządzeń są prawidłowe i czy urządzenia te

działają prawidłowo.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. W przypadku wymiany urządzenia należy pamiętać o odpowiedniej konfiguracji

nowego urządzenia i sprawdzeniu, czy działa ono prawidłowo.

W wyniku utraty wymaganych funkcji bezpieczeństwa mogą wystąpić poważne obrażenia.

Należy używać odpowiednich elementów lub urządzeń zgodnie z wymaganiami podanymi w

poniższej tabeli.

11

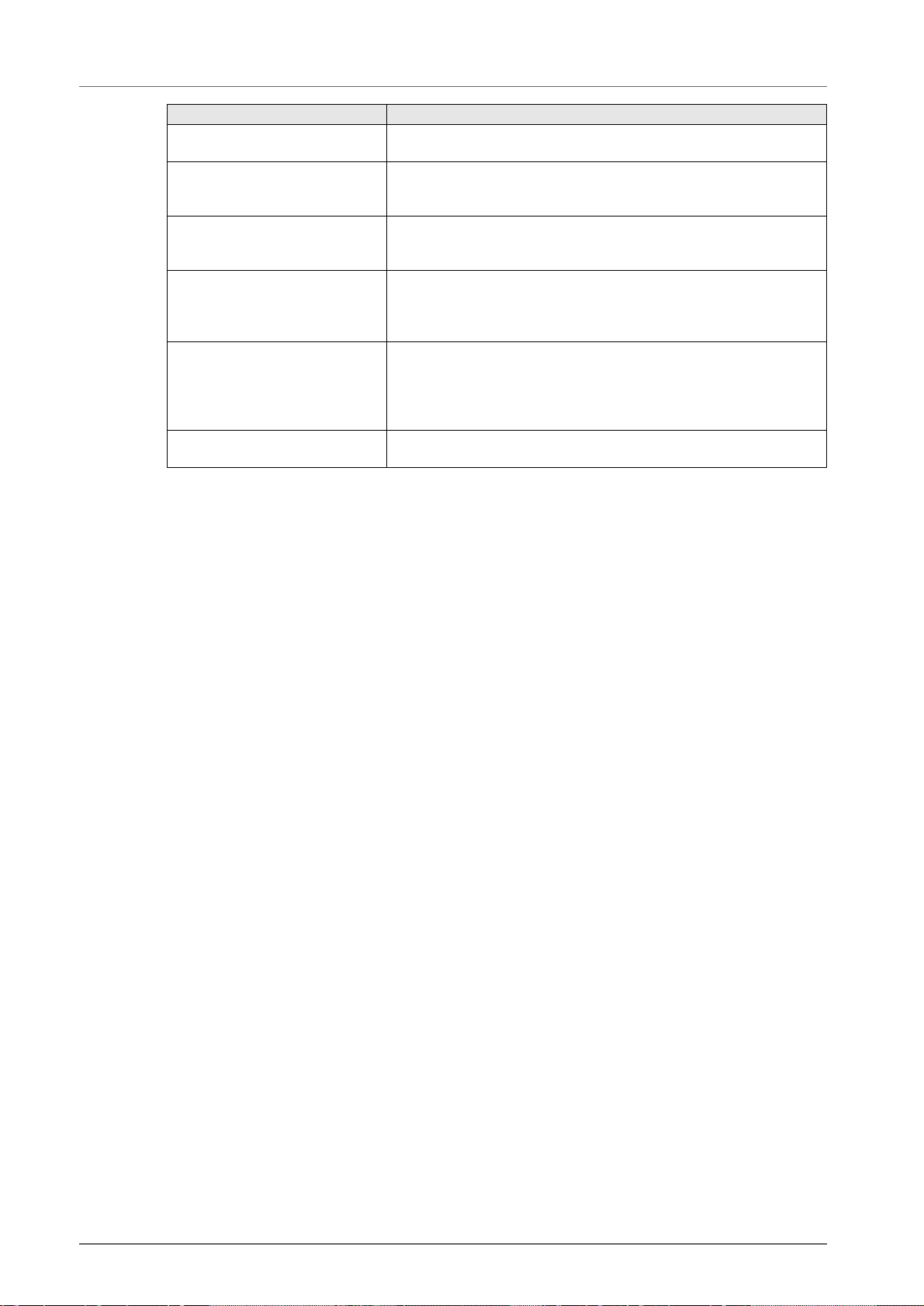

Urządzenia sterujące Wymagania

Wyłącznik awaryjny Należy stosować zatwierdzone urządzenia z bezpośrednim

mechanizmem rozwierającym, zgodne z normą IEC/EN 60947-5-1.

Włącznik drzwiowy

bezpieczeństwa z blokadą lub

wyłącznik krańcowy

Czujnik bezpieczeństwa Należy stosować zatwierdzone urządzenia zgodne z odpowiednimi

Przekaźnik ze stykami o

wymuszonym rozwieraniu

Stycznik Należy stosować styczniki z mechanizmem o wymuszonym

Inne urządzenia Należy ocenić, czy użyte urządzenia są odpowiednie do spełnienia

Należy stosować zatwierdzone urządzenia z bezpośrednim mechanizmem rozwierającym, zgodne z normą IEC/EN 60947-5-1 i zdolne do

wyłączania mikroobciążeń o wartości 4 mA przy napięciu 24 V DC.

normami dotyczącymi produktu, przepisami i regułami obwiązującymi

w kraju, w którym są one używane.

Należy stosować urządzenia ze stykami o wymuszonym rozwieraniu

zgodne z normą EN 50205. Do celów sprzężenia zwrotnego należy

stosować urządzenia ze stykami zdolnymi do wyłączania

mikroobciążeń o wartości 4 mA przy napięciu 24 V DC.

rozwieraniu i monitorować dodatkowy styk NC w celu wykrycia

ewentualnych usterek stycznika. Do celów sprzężenia zwrotnego

należy stosować urządzenia ze stykami zdolnymi do wyłączania

mikroobciążeń o wartości 4 mA przy napięciu 24 V DC.

wymagań danej kategorii bezpieczeństwa.

12

4 Uwagi dotyczące bezpiecznego użytkowania

Eksploatacja

Należy uważać, aby nie upuścić produktu ani nie poddawać go nadmiernym drganiom lub uderzeniom.

W przeciwnym wypadku może wystąpić błąd lub usterka.

Instalacja i przechowywanie

Urządzenie nie może być instalowane ani przechowywane w następujących miejscach:

• miejsca poddane bezpośredniemu promieniowaniu słonecznemu;

•miejsca narażone na temperaturę lub wilgotność przekraczające podane wartości;

•miejsca narażone na kondensację w wyniku znacznych zmian temperatury;

•miejsca narażone na występowanie gazów korodujących lub palnych;

•miejsca narażone na kurz (szczególnie opiłki żelaza) lub sól;

•miejsca narażone na działanie wody, olejów lub chemikaliów;

•miejsca narażone na wstrząsy lub drgania o sile przekraczającej podane wartości.

W przypadku instalacji systemów w miejscach wymienionych poniżej należy zachować odpowiednie środki

ostrożności. Zastosowanie nieodpowiednich środków może być przyczyną usterki.

•miejsca narażone na działanie ładunków elektrostatycznych lub innych form zakłóceń;

•miejsca narażone na działanie silnych pól elektromagnetycznych;

•miejsca narażone na działanie czynników radioaktywnych;

• miejsca w pobliżu źródeł zasilania.

Montaż

Przed przystąpieniem do instalacji i montażu należy zapoznać się z zaleceniami dotyczącymi eksploatacji

poszczególnych produktów znajdującymi się w ich instrukcjach obsługi.

Podłączanie przewodów

•Zewnętrzne urządzenia wejściowe i wyjściowe należy podłączać do produktów w sposób

przedstawiony w poniższej tabeli.

Przewód stały 0,2–2,5 mm

Skrętka (elastyczna) 0,34–1,5 mm

Przed podłączeniem skrętki należy ją przygotować, mocując nasadki

zkołnierzami izolacyjnymi z tworzywa sztucznego (zgodne z normą

DIN 46228-4).

• Przed przystąpieniem do podłączania przewodów należy wyłączyć źródło zasilania. W przeciwnym

wypadku urządzenia zewnętrzne podłączone do produktów mogą działać w nieprzewidziany sposób.

•Należy odpowiednio doprowadzić zalecane napięcie do wejść produktu. Doprowadzenie

niewłaściwego napięcia (niewłaściwa wartość przy prądzie stałym lub jakakolwiek wartość przy prądzie

zmiennym) może ograniczyć skuteczność funkcji bezpieczeństwa, uszkodzenie produktów lub pożar.

• Nie należy podłączać przewodów komunikacyjnych i doprowadzać sygnałów wejściowych/wyjściowych

w pobliżu linii wysokiego napięcia lub linii energetycznych.

•Należy uważać, aby nie przytrzasnąć palców podczas podłączania złączek do gniazd produktów.

•Należy dokręcić złączkę DeviceNet, stosując odpowiedni moment obrotowy (0,25–0,3 Nm).

• Nieprawidłowe podłączenie przewodów może ograniczyć skuteczność funkcji bezpieczeństwa. Przed

przystąpieniem do eksploatacji produktu należy prawidłowo podłączyć wszystkie przewody i sprawdzić,

czy produkt działa prawidłowo.

• Po podłączeniu przewodów należy zdjąć osłonę przeciwkurzową, aby zapewnić poprawne

rozpraszanie ciepła.

2

(AWG 24–AWG 12)

2

(AWG 22–AWG 16)

Wybór zasilacza

Należy używać zasilacza spełniającego poniższe wymagania.

• Obwody wtórne zasilacza muszą być odizolowane od obwodu pierwotnego podwójną lub wzmocnioną

izolacją.

• Zasilacz musi spełniać wymagania dla obwodów klasy 2 lub obwodów o ograniczonym napięciu/

prądzie zdefiniowane w normie UL 508.

•Wyjściowy czas utrzymania musi wynosić co najmniej 20 ms.

13

Okresowa kontrola i konserwacja

• Przed wymianą produktu należy wyłączyć źródło zasilania. W przeciwnym wypadku urządzenia

zewnętrzne podłączone do produktów mogą działać w nieprzewidziany sposób.

• Produktów nie należy rozbierać, naprawiać ani modyfikować. W przeciwnym wypadku skuteczność

funkcji bezpieczeństwa może być ograniczona.

Utylizacja

•Jeśli produkty zostaną rozmontowane do utylizacji

14

Rozdział 1: Opis ogólny

1-1 System DeviceNet Safety – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . . . . . 16

1-1-1 DeviceNet Safety – informacje. . . . . . . . . . . . . . . . . . . . . . . . . . . 16

1-2 Sterownik sieci bezpieczeństwa – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . 17

1-2-1 Sterownik sieci bezpieczeństwa NE1A – informacje. . . . . . . . . . . . . . . . 17

1-2-2 Sterownik sieci bezpieczeństwa – funkcje . . . . . . . . . . . . . . . . . . . . . 17

1-2-3 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

1-3 Terminal WE/WY bezpieczeństwa – opis ogólny. . . . . . . . . . . . . . . . . . . . . . . 19

1-3-1 Terminale WE/WY bezpieczeństwa serii DST1 – informacje . . . . . . . . . . . 19

1-3-2 Terminal WE/WY bezpieczeństwa – funkcje. . . . . . . . . . . . . . . . . . . . 19

1-3-3 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20

1-4 Narzędzie do konfiguracji sieci – opis ogólny . . . . . . . . . . . . . . . . . . . . . . . . 21

1-4-1 Narzędzie do konfiguracji sieci – informacje . . . . . . . . . . . . . . . . . . . . 21

1-4-2 Narzędzie do konfiguracji sieci – funkcje . . . . . . . . . . . . . . . . . . . . . 21

1-4-3 Wymagania systemowe . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22

1-4-4 Modele standardowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22

1-5 Podstawowa procedura uruchamiania systemu . . . . . . . . . . . . . . . . . . . . . . . 23

1-5-1 Projektowanie i programowanie systemu . . . . . . . . . . . . . . . . . . . . . 23

1-5-2 Instalowanie i podłączanie . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

1-5-3 Konfiguracja . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

1-5-4 Test użytkownika. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

15

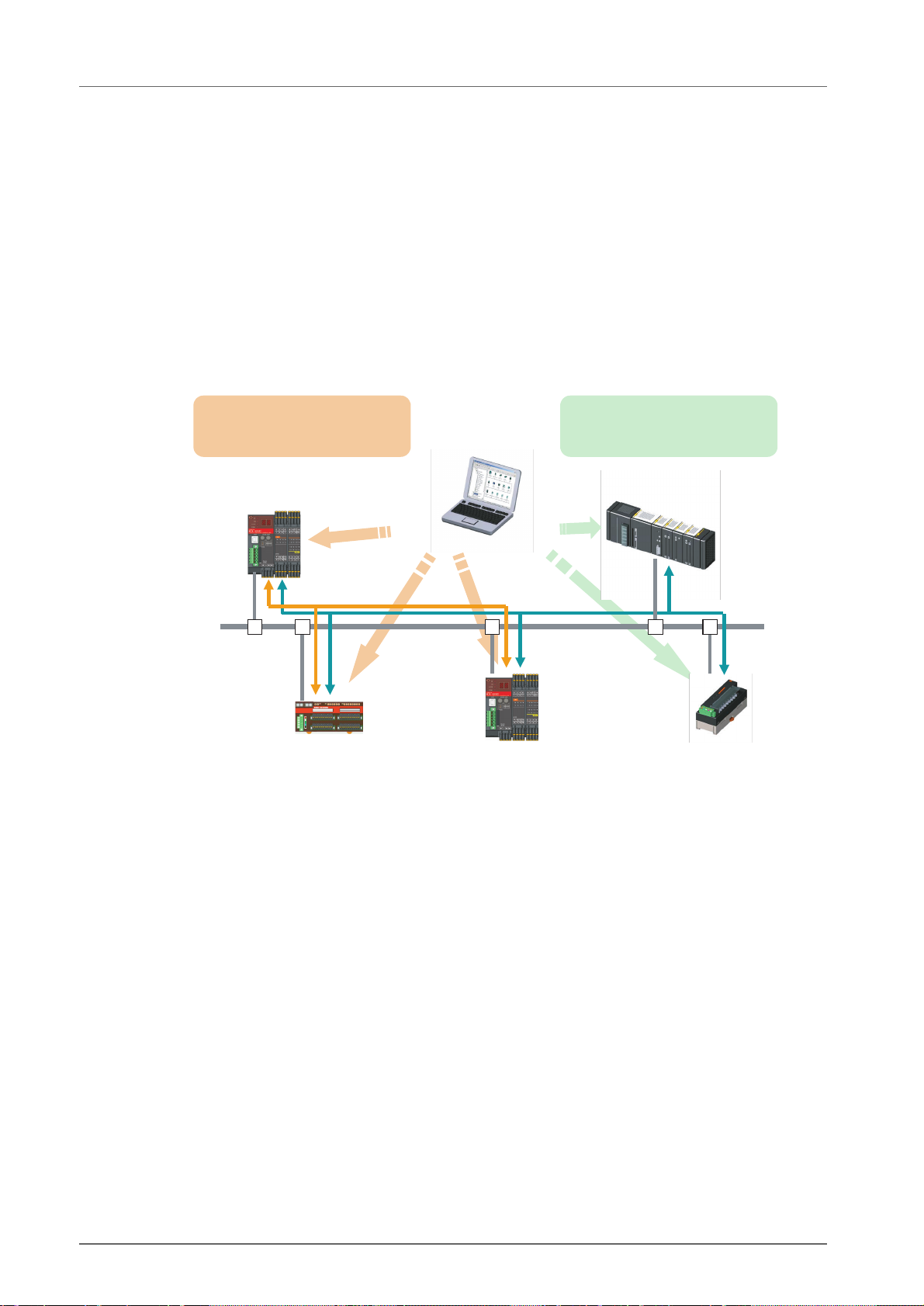

1-1 System DeviceNet Safety – opis ogólny

ę

Konfiguracja

systemów

bezpieczeństwa

1-1-1 DeviceNet Safety – informacje

DeviceNet jest otwartą siecią wielobitową, przeznaczoną dla wielu użytkowników, która łączy w sobie funkcje

sterowania urządzeń i poziomy sterowania liniowego z informacjami. Sieć DeviceNet Safety uzupełnia

konwencjonalny, standardowy protokół komunikacyjny DeviceNet o funkcje bezpieczeństwa. Produkt

DeviceNet Safety uzyskał certyfikat niezależnej organizacji (TÜV Rheinland).

Podobnie jak urządzenia DeviceNet, urządzenia zgodne ze standardem DeviceNet Safety wyprodukowane

przez niezależne firmy można podłączyć do sieci DeviceNet Safety. Urządzenia zgodne ze standardem

DeviceNet i urządzenia zgodne ze standardem DeviceNet Safety można łączyć ze sobą i korzystać z nich w

jednej sieci.

Dzięki połączeniu produktów zgodnych ze standardem DeviceNet Safety użytkownik może stworzyć system

kontroli bezpieczeństwa/system sieciowy spełniający wymagania poziomów nienaruszalności

bezpieczeństwa SIL (Safety Integrity Level) 3 określone w normie IEC 61508 (bezpieczeństwo funkcjonalne

układów elektrycznych/elektronicznych/programowanych mających wpływ na bezpieczeństwo) oraz

wymagania kategorii bezpieczeństwa 4 określone w normie EN 954-1.

Kontrola bezpieczeństwa za pomocą

sterownika bezpieczeństwa sieci

Komunikacja zdalnych WE/WY

-

bezpieczeństwa

Sterownik sieci bezpieczeństwa

Funkcje nadrzędnego urządzenia bezpieczeństwa (master)

-

Funkcje standardowego urządzenia podrzędnego (slave)

-

Narzędzie do

konfiguracji sieci

Konfiguracja

standardowa

Standardowa kontrola i monitorowanie za

pomocą standardowego sterownika PLC

Standardowa komunikacja zdalnych WE/WY

-

Wiadomości jawne

-

Standardowy sterownik PLC

i urządzenie nadrzędne (master)

Komunikacja systemów bezpieczeństwa

Terminal WE/WY bezpieczeństwa

Funkcje bezpieczeństwa

-

urządzenia podrzędnego (slave)

-

Funkcje standardowego

urządzenia podrzędnego (slave)

Komunikacja standardowa

Sterownik sieci bezpieczeństwa

Funkcje urządzenia podrzędnego

-

bezpieczeństwa(slave)

Funkcje standardowego urządzenia

-

dnego (slave)

podrz

Standardowe urządzenie

podrzędne (slave)

16 Rozdział 1: Opis ogólny

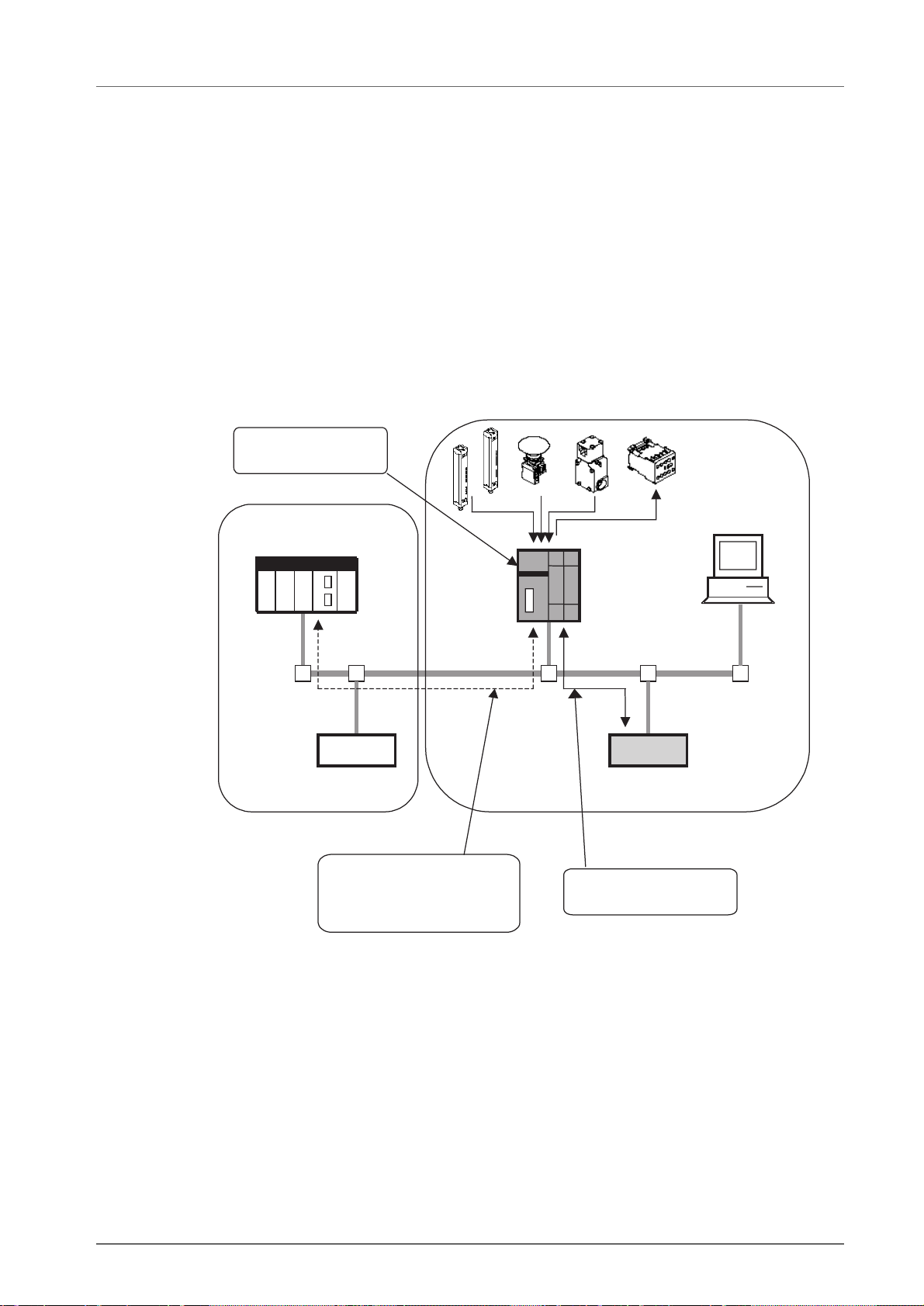

1-2 Sterownik sieci bezpieczeństwa – opis ogólny

1-2-1 Sterownik sieci bezpieczeństwa NE1A – informacje

Sterownik sieci bezpieczeństwa NE1A (NE1A-SCPU01) spełnia różne funkcje, np. wykonuje operacje logiczne

związane z bezpieczeństwem, steruje wyjściami i wejściami bezpieczeństwa oraz obsługuje protokół DeviceNet

Safety. Dzięki sterownikowi NE1A-SCPU01 użytkownik może stworzyć system kontroli bezpieczeństwa/system

sieciowy spełniający wymagania poziomów nienaruszalności bezpieczeństwa SIL (Safety Integrity Level) 3

określone w normie IEC 61508 (bezpieczeństwo funkcjonalne układów elektrycznych/elektronicznych/

programowanych mających wpływ na bezpieczeństwo) oraz wymagania kategorii bezpieczeństwa 4 określone w

normie EN 954-1.

W poniższym systemie przykładowym system kontroli bezpieczeństwa wdrożony w oparciu o sterownik NE1A-

SCPU01 i system monitorowania wdrożony w oparciu o standardowy sterownik PLC działają w tej samej sieci.

• Jako sterownik logiczny bezpieczeństwa NE1A-SCPU01 wykonuje operacje logiczne związane z

bezpieczeństwem i steruje wejściami i wyjściami lokalnymi.

•Jako główny moduł bezpieczeństwa NE1A-SCPU01 steruje zdalnymi wejściami i wyjściami podrzędnych

urządzeń zabezpieczających.

• Jako standardowy moduł podrzędny NE1A-SCPU01 komunikuje się ze standardowym modułem głównym.

Operacje logiczne i sterowanie

wejściami/wyjściami związane

z bezpieczeństwem

PLC

Standardowy moduł główny

DeviceNet

Standardowy moduł podrzędny

DeviceNet (slave)

Sterowanie niezwiązane

z bezpieczeństwem

System PLC monitoruje SNC (tj.

system kontroli bezpieczeństwa),

korzystając z informacji przesyłanych

za pomocą wejść i wyjść systemu

DeviceNet oraz wiadomości jawnych.

Narzędzie do

konfiguracji sieci

SNC

Seria DRT1

Moduł podrzędny DeviceNet (slave)

Funkcje sterowania związane

z bezpieczeństwem

System DeviceNet Safety

kontroluje zdalne wejście/wyjście

1-2-2 Sterownik sieci bezpieczeństwa – funkcje

Operacje logiczne związane z bezpieczeństwem

Oprócz podstawowych funkcji logicznych, np. I oraz LUB, NE1A-SCPU01 obsługuje także bloki funkcjonalne

zastosowań, np. monitorowanie naciśnięcia wyłącznika awaryjnego i monitorowanie bramki

bezpieczeństwa, dzięki czemu możliwe jest zastosowanie różnych funkcji zabezpieczeń.

Lokalne WE/WY bezpieczeństwa

•Obsługiwane są 24 lokalne punkty WE/WY bezpieczeństwa: 16 zacisków wejściowych i 8 zacisków

wyjściowych.

•Możliwość wykrywania usterek okablowania zewnętrznego.

• Dla par odpowiednich wejść lokalnych można włączyć tryb dwukanałowy.

Po włączeniu trybu dwukanałowego sterownik NE1A-SCPU01 może określić schematy danych

wejściowych i różnice czasowe między sygnałami wejściowymi.

• Dla par odpowiednich wyjść lokalnych można włączyć tryb dwukanałowy. Po włączeniu trybu

dwukanałowego sterownik NE1A-SCPU01 może określić schematy danych wyjściowych.

1-2 Sterownik sieci bezpieczeństwa – opis ogólny 17

DeviceNet Safety – komunikacja

•Jako główny moduł bezpieczeństwa NE1A-SCPU01 może obsługiwać komunikację wejściową i

wyjściową związaną z bezpieczeństwem, wykorzystując w tym celu do 16 połączeń i do 16 bajtów na

połączenie.

• Jako podrzędny moduł bezpieczeństwa NE1A-SCPU01 może obsługiwać komunikację wejściową i

wyjściową związaną z bezpieczeństwem, wykorzystując w tym celu do 4 połączeń i do 16 bajtów na

połączenie.

DeviceNet – komunikacja

Jako standardowy moduł podrzędny NE1A-SCPU01 może standardowo łączyć się z jednym standardowym

modułem głównym (master) za pomocą wejść i wyjść, wykorzystując w tym celu do 2 połączeń i do 16 bajtów

na połączenie.

Tryb sterownika autonomicznego

Moduł NE1A-SCPU01 może spełniać rolę sterownika autonomicznego. W tym celu należy wyłączyć jego

funkcję komunikacji z systemem DeviceNet.

Konfigurowanie za pomocą narzędzia graficznego

•Dostępne jest narzędzie graficzne, za pomocą którego można konfigurować sieć i programować

funkcje logiczne. Dzięki niemu konfiguracja i programowanie są proste.

•Za pomocą narzędzia do konfiguracji sieci (Network Configurator) można włączyć edytor operacji

logicznych (Logic Editor).

•Można pobierać i wczytywać dane konfiguracyjne. Można monitorować urządzenia online za pomocą

systemu DeviceNet, portu USB lub interfejsu peryferyjnego sterownika PLC firmy OMRON.

Uruchamianie systemu i przywracanie sprawności po wystąpieniu błędu

• Informacje o błędach można sprawdzać, korzystając z funkcji dziennika błędów lub sygnalizatorów na

przednim panelu sterownika NE1A-SCPU01.

• Informacje o stanie wewnętrznym sterownika NE1A-SCPU01 można monitorować za pomocą

standardowego sterownika PLC, przypisując odpowiednie informacje w standardowym module głównym.

W taki sam sposób można monitorować informacje za pomocą sterownika PLC bezpieczeństwa. W tym

celu należy przypisać odpowiednie informacje w standardowym module głównym.

Kontrola dostępu (ochrona hasłem)

• Dane konfiguracyjne sterownika NE1A-SCPU01 są chronione hasłem.

• Pliki konfiguracji sieci (pliki projektu) utworzone za pomocą konfiguratora sieci (Network Configurator)

są także chronione hasłem.

1-2-3 Modele standardowe

Oznaczenie

modelu

NE1A-SCPU01 Sterownik sieci bezpieczeństwa

Nazwa Liczba wejść/wyjść

(NE1A-SCPU01)

Wejścia

bezpieczeństwa

16 wejść 4 wyjścia 8 wyjść

Wyjścia testowe Wyjścia

bezpieczeństwa

18 Rozdział 1: Opis ogólny

1-3 Terminal WE/WY bezpieczeństwa – opis ogólny

1-3-1 Terminale WE/WY bezpieczeństwa serii DST1 – informacje

Terminale WE/WY bezpieczeństwa DST1 obsługują protokół DeviceNet Safety i zapewniają różne funkcje

systemu bezpieczeństwa. Dzięki nim użytkownik może stworzyć system kontroli bezpieczeństwa/system

sieciowy spełniający wymagania poziomów nienaruszalności bezpieczeństwa SIL (Safety Integrity Level)

3 określone w normie IEC 61508 (bezpieczeństwo funkcjonalne układów elektrycznych/elektronicznych/

programowanych mających wpływ na bezpieczeństwo) oraz wymagania kategorii bezpieczeństwa

4 określone w normie EN 954-1.

Dane WE/WY dotyczące bezpieczeństwa są wysyłane z terminala DST1 za pomocą bezpiecznego

połączenia obsługiwanego przez protokół DeviceNet Safety. Dane te są przetwarzane przez sterownik sieci

bezpieczeństwa (NE1A-SCPU01).

Stan danych WE/WY bezpieczeństwa można także monitorować za pomocą standardowego sterownika

PLC w istniejącej sieci DeviceNet, wykorzystując standardową komunikację WE/WY lub wiadomości jawne.

Terminal WE/WY

bezpieczeństwa

seria DST1

Wyłącznik awaryjny

Narzędzie do konfiguracji sieci

Przełącznik

Włącznik bramki

bezpieczeństwa

dwuręczny

DeviceNet

Krańcowy wyłącznik

bezpieczeństwa

Włącznik

Sterownik sieci bezpieczeństwa

Terminal WE/WY

bezpieczeństwa

seria DST1

Fotoelektryczna kurtyna bezpieczeństwa

1-3-2 Terminal WE/WY bezpieczeństwa – funkcje

Wejścia bezpieczeństwa

• Do terminala można podłączać półprzewodnikowe urządzenia wyjściowe, np. kurtyny fotoelektryczne,

a także stykowe urządzenia wyjściowe, np. wyłączniki awaryjne.

•Możliwość wykrywania usterek okablowania zewnętrznego.

•Mogą być ustawiane zwłoki włączania wejść (zwłoki ON i zwłoki OFF).

• Pary odpowiednich wejść lokalnych można połączyć, tak by pracowały w trybie dwukanałowym. Dzięki

temu będą spełnione wymogi kategorii 4.

Po włączeniu trybu dwukanałowego można określić schematy danych wejściowych i różnice czasowe

między sygnałami wejściowymi.

Przekaźnik

bezpieczeństwa

Moduł przekaźnika

bezpieczeństwa

Zawór

Standardowy

sterownik PLC

Moduł główny

systemu DeviceNet

Stycznik

Wyjścia testowe

•Można korzystać z 4 niezależnych wyjść testowych.

•Może być wykrywane rozłączenie zewnętrznej diody sygnalizacyjnej (tylko w modelu T3).

•Wyjścia testowe mogą służyć jako wyjścia zasilania urządzeń, np. czujników.

•Wyjścia testowe mogą być ustawione jako wyjścia standardowe do użytkowania jako wyjścia monitora.

Wyjścia bezpieczeństwa

•Wyjścia półprzewodnikowe

• Pary odpowiednich wyjść lokalnych można połączyć, tak by pracowały w trybie dwukanałowym.

Dzięki temu będą spełnione wymogi kategorii 4.

Po włączeniu trybu dwukanałowego można określać schematy danych wyjściowych.

•Wyjściowy prąd znamionowy wynosi maks. 0,5 A na każdym wyjściu.

1-3 Terminal WE/WY bezpieczeństwa – opis ogólny 19

•Wyjścia przekaźnikowe

• Pary odpowiednich zacisków wyjściowych można połączyć, tak by pracowały w trybie

dwukanałowym. Dzięki temu będą spełnione wymogi kategorii 4.

Po włączeniu trybu dwukanałowego można określać schematy danych wyjściowych.

•Wyjściowy prąd znamionowy wynosi maks. 2 A na każdym zacisku wyjściowym.

•Przekaźniki bezpieczeństwa można wymieniać.

DeviceNet Safety – komunikacja

Jako podrzędny moduł bezpieczeństwa terminal WE/WY bezpieczeństwa może obsługiwać komunikację

WE/WY związaną z bezpieczeństwem, wykorzystując maksymalnie cztery połączenia.

DeviceNet – komunikacja

Jako standardowy moduł podrzędny terminal WE/WY bezpieczeństwa może obsługiwać standardową

komunikację WE/WY związaną z bezpieczeństwem, łącząc się z jednym standardowym modułem głównym,

wykorzystując maksymalnie dwa połączenia.

Uruchamianie systemu i przywracanie sprawności po wystąpieniu błędu

• Informacje o błędach można sprawdzać, korzystając z funkcji dziennika błędów lub sygnalizatorów na

przednim panelu terminala bezpieczeństwa WE/WY.

• Dane bezpieczeństwa WE/WY i wewnętrzne informacje o stanie terminala można monitorować za pomocą

standardowego sterownika PLC, przypisując odpowiednie informacje w standardowym module głównym. W

taki sam sposób można monitorować informacje za pomocą sterownika PLC bezpieczeństwa. W tym celu

należy przypisać odpowiednie informacje w standardowym module głównym.

Kontrola dostępu (ochrona hasłem)

Dane konfiguracyjne terminala WE/WY bezpieczeństwa są chronione hasłem.

Podłączanie/odłączanie urządzeń do zacisku WE/WY

• Do zacisku WE/WY można podłączać urządzenia. Można je także odłączać.

• Budowa zacisku WE/WY uniemożliwia nieprawidłowe podłączenie.

Zaciski klatkowe przewodów

Przewody można podłączać bez dokręcania śrub zaciskowych.

Funkcje konserwacyjne

Terminale WE/WY bezpieczeństwa posiadają funkcje konserwacji, np. licznik załączeń, monitor całkowitego

czasu włączenia i monitor czasu pracy.

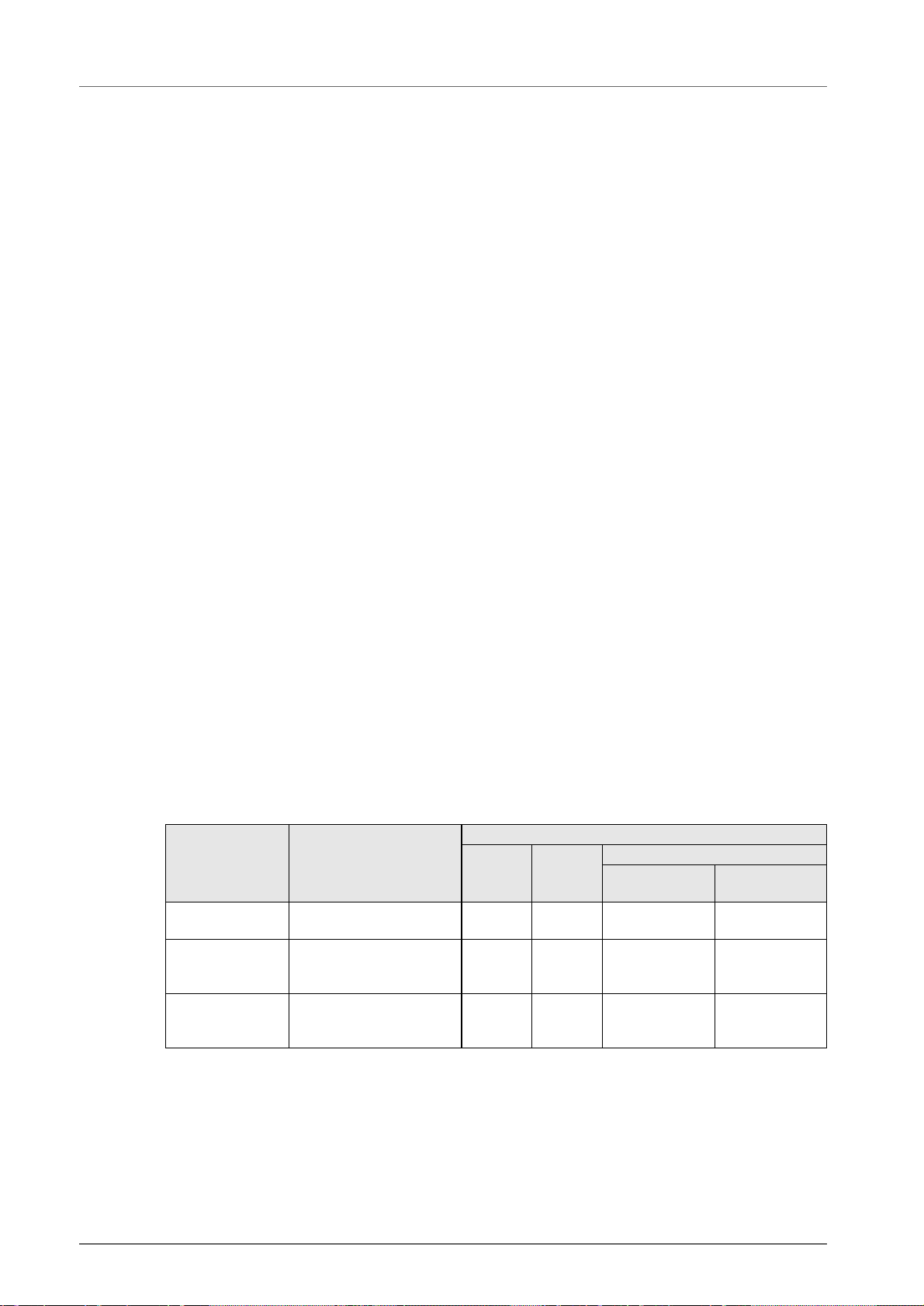

1-3-3 Modele standardowe

W poniższej tabeli opisano trzy dostępne modele terminala DST1: wejściowy terminal bezpieczeństwa,

terminal WE/WY bezpieczeństwa (z wyjściem półprzewodnikowym) i terminal WE/WY bezpieczeństwa

(z wyjściem przekaźnikowym).

Oznaczenie

modelu

DST1-ID12SL-1 Terminal wejść

DST1-MD16SL-1 Terminal WE/WY

DST1-MRD08SL-1 Terminal WE/WY

Nazwa Liczba wejść/wyjść

bezpieczeństwa

bezpieczeństwa (z wyjściem

półprzewodnikowym)

bezpieczeństwa (z wyjściem

przekaźnikowym)

Wejścia

bezpieczeństwa

12 wejść 4 wyjścia - -

8 wejść 4 wyjścia 8 wyjść -

4 wejścia 4 wyjścia - 4 wyjścia

Wyjścia

testowe

Wyjścia bezpieczeństwa

Wyjścia półprze-

wodnikowe

Wyjścia przekaźnikowe

20 Rozdział 1: Opis ogólny

1-4 Narzędzie do konfiguracji sieci – opis ogólny

1-4-1 Narzędzie do konfiguracji sieci – informacje

Narzędzie do konfiguracji sieci (WS02-CFSC1-E Network Configurator) jest to program wspomagający, który

służy do konfigurowania i ustawiania sieci DeviceNet Safety oraz zarządzania nią za pomocą okien na

ekranie monitora.

Za pomocą tego programu można skonfigurować wirtualną sieć DeviceNet Safety (okno Network

Configuration Window) i monitorować konfigurację oraz parametry poszczególnych urządzeń

zabezpieczających i urządzenia standardowego.

1-4-2 Narzędzie do konfiguracji sieci – funkcje

Zgodność z siecią DeviceNet Safety i siecią standardową DeviceNet

Za pomocą tego narzędzia można konfigurować i monitorować urządzenia zgodne ze standardem

DeviceNet Safety oraz istniejące standardowe urządzenia DeviceNet. Dzięki temu program Network

Configurator obsługuje różne konfiguracje systemów, w tym systemy standardowe, systemy bezpieczeństwa

i systemy mieszane, obejmujące urządzenia standardowe i urządzenia zabezpieczające.

Programowanie sterownika NE1A-SCPU01

W programie Network Configurator jest dostępne narzędzie do programowania zgodne z funkcją

programowania operacji logicznych sterownika bezpieczeństwa NE1A-SCPU01. Za pomocą tego programu

można niezależnie tworzyć aplikacje systemu DeviceNet Safety.

Zgodność z programem DeviceNet Configurator

Obsługiwane są wszystkie funkcje programu DeviceNet Configurator. Można także korzystać bez zmian ze

wszystkich plików utworzonych za pomocą programu DeviceNet Configurator.

1-4 Narzędzie do konfiguracji sieci – opis ogólny 21

1-4-3 Wymagania systemowe

Aby korzystać z programu Network Configurator, muszą być spełnione poniższe wymagania.

Element Dane techniczne

Komputer Komputer klasy IBM PC/AT z procesorem 300 MHz lub szybszym

Min. 128 MB pamięci RAM

40 MB wolnego miejsca na dysku twardym

Monitor SVGA (800 x 600) lub lepszy

Stacja dysków CD-ROM lub DVD-ROM

System

operacyjny

Port COM Wymagany jest jeden z następujących portów COM:

Windows

• Port USB: do połączenia online z portem USB (USB 1.1) sterownika NE1A-SCPU01

• Karta interfejsu DeviceNet (3G8E2-DRM21-V1): do połączenia online w systemie

®

2000 lub Windows® XP

DeviceNet

1-4-4 Modele standardowe

Oznaczenie

modelu

WS02-CFSC1-E Narzędzie do

Nazwa Element Zgodny komputer System

konfigurowania

sieci

Dysk instalacyjny

(CD-ROM)

Komputer klasy IBM

PC/AT

operacyjny

Windows

Windows

®

®

2000 lub

XP

22 Rozdział 1: Opis ogólny

1-5 Podstawowa procedura uruchamiania systemu

W tej instrukcji omówiono podstawowe czynności, które należy wykonać, aby uruchomić system

bezpieczeństwa. Położono tu szczególny nacisk na następujące działania:

– projektowanie i programowanie systemu,

– konfigurację,

– testowanie.

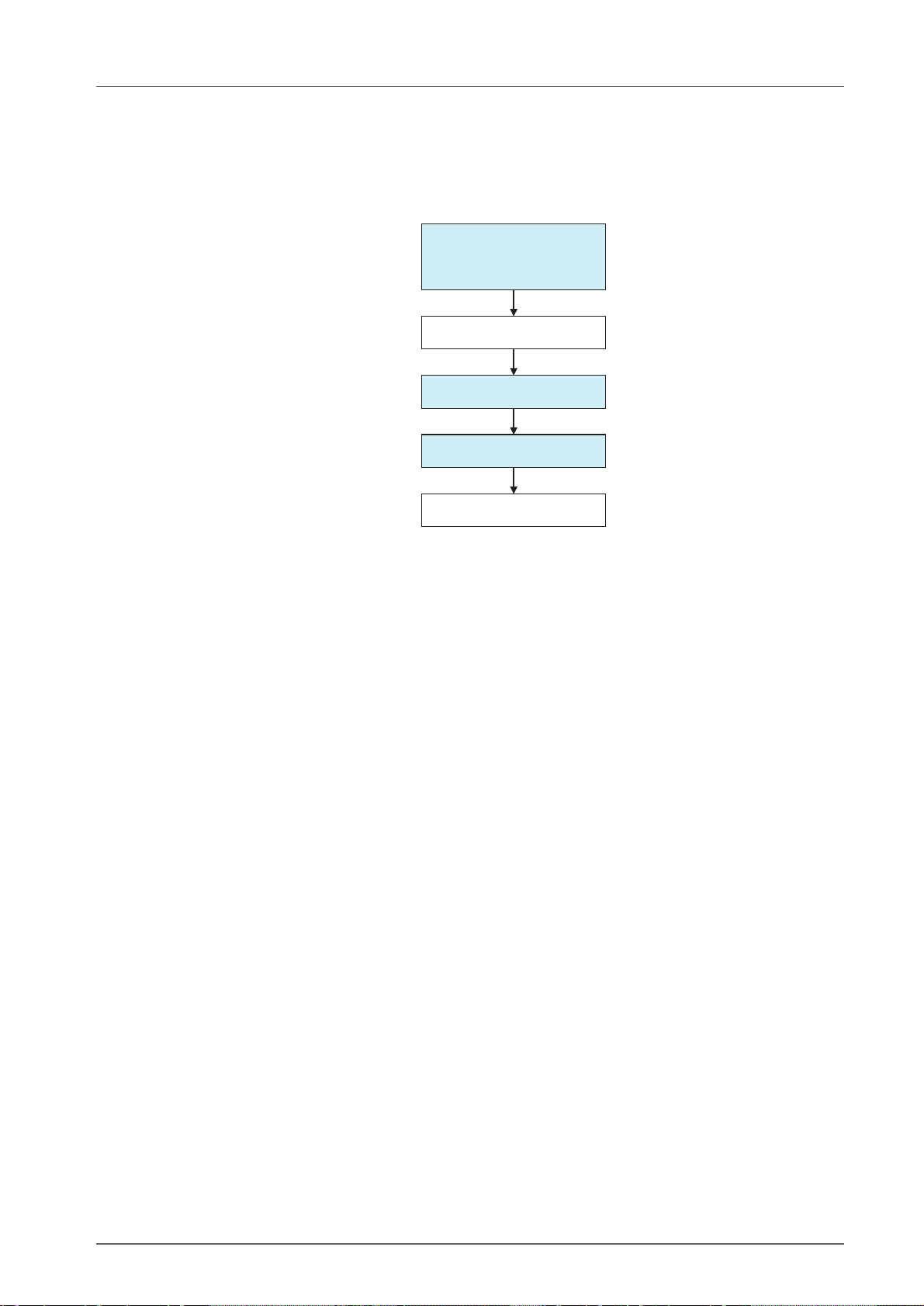

1. Projektowanie

i programowanie

systemu

2. Instalacja i podłączenie

3. Konfiguracja

4. Test użytkownika

5. Działanie systemu

1-5-1 Projektowanie i programowanie systemu

Na tym etapie określa się parametry optymalnego systemu bezpieczeństwa, wykonując poniższe czynności.

(1) Na podstawie wymagań dotyczących parametrów systemu bezpieczeństwa wybierz urządzenia

zabezpieczające, aby stworzyć z nich odpowiedni system, i określ funkcje, jakie ma spełniać każde z nich.

(2) Skonfiguruj system sieciowy jako sieć wirtualną, korzystając z narzędzia do konfigurowania sieci

(Network Configurator).

• Zarejestruj wszystkie urządzenia. Jeśli system jest mieszany, to znaczy zawiera elementy

sterowania zabezpieczeniami i standardowe elementy sterowania, zarejestruj urządzenia

zabezpieczające i urządzenia standardowe.

• Skonfiguruj parametry wszystkich urządzeń.

• Sprawdź, jaką część przepustowości sieci wykorzystuje system, i jeśli to konieczne, zmień

parametry.

• Utwórz program dla sterownika NE1A-SCPU01.

• Sprawdź czas reakcji systemu dla wszystkich łańcuchów bezpieczeństwa.

Na wykorzystanie przepustowości sieci i czas reakcji systemu ma wpływ kilka czynników, w tym konfiguracja

sieci, ustawienia parametrów sterownika NE1A-SCPU01 i terminala WE/WY bezpieczeństwa oraz program

sterownika NE1A-SCPU01. Dlatego należy ponownie wykonać powyższe czynności, aby konfiguracja

systemu spełniała wymagania użytkownika.

Więcej informacji na temat obsługi narzędzia do konfigurowania sieci (Network Configurator) można znaleźć

w poniższych rozdziałach.

• Rejestrowanie urządzenia

• Zobacz 2-4 Tworzenie sieci wirtualnej (Strona 34).

• Edytowanie parametrów urządzenia

• Zobacz 2-7 Parametry i właściwości urządzenia (Strona 41).

• Zobacz Rozdział 4: Edytowanie parametrów terminala WE/WY bezpieczeństwa (Strona 69).

• Zobacz Rozdział 5: Edytowanie parametrów sterownika sieci bezpieczeństwa (Strona 79).

• Sprawdzanie wykorzystania przepustowości sieci

• Zobacz 3-2 Sprawdzanie przepustowości sieci (Strona 59).

• Obliczanie czasu reakcji

• Zobacz 3-3 Obliczanie i sprawdzanie maksymalnego czasu reakcji (Strona 63).

WAŻNE: Do każdej sieci lub podsieci bezpieczeństwa należy przypisać unikatowy numer sieci bezpieczeństwa.

1-5-2 Instalowanie i podłączanie

Na tym etapie instaluje się i podłącza poszczególne urządzenia. W tym celu należy wykonać następujące

czynności:

• Zainstalować wszystkie urządzenia i ustawić adresy węzłów oraz prędkości transmisji.

•Podłączyć urządzenia do urządzeń WE/WY.

•Podłączyć zasilanie.

•Podłączyć system DeviceNet.

•Podłącz urządzenie do portu USB.

1-5 Podstawowa procedura uruchamiania systemu 23

Szczegółowe informacje na ten temat można znaleźć w następujących instrukcjach obsługi:

Element Tytuł instrukcji Nr kat.

Instalowanie systemu DeviceNet Instrukcja obsługi systemu DeviceNet W267

Instalowanie sterownika NE1A-SCPU01 Instrukcja obsługi sterownika sieci bezpieczeństwa

Z906

NE1A-SCPU01

Instalowanie terminala WE/WY

bezpieczeństwa DeviceNet

Instrukcja obsługi terminala WE/WY bezpieczeństwa

DeviceNet

Z904

Instalowanie innych urządzeń Instrukcje obsługi odpowiednich urządzeń ?

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed podłączeniem urządzenia do sieci należy usunąć starsze dane konfiguracyjne.

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed podłączeniem urządzenia do sieci należy ustawić odpowiedni adres węzła

i prędkość transmisji.

1-5-3 Konfiguracja

Na tym etapie przesyła się parametry poszczególnych urządzeń skonfigurowane za pomocą narzędzia do

konfigurowania sieci (Network Configurator) do rzeczywistych urządzeń, aby system mógł działać.

Za pomocą narzędzia do konfigurowania sieci (Network Configurator) wykonaj następujące czynności:

(1) Pobieranie

Parametry ustawione w sieci wirtualnej narzędzia do konfigurowania sieci są przesyłane do

rzeczywistych urządzeń i zapisywane w ich pamięci.

(2) Sprawdzanie

Sprawdź ustawienia urządzenia zabezpieczającego.

Użytkownik potwierdza, że parametry i podpisy bezpieczeństwa zapisane w pamięci urządzeń są

prawidłowe.

Więcej informacji na temat obsługi narzędzia do konfigurowania sieci (Network Configurator) można znaleźć

w poniższych rozdziałach.

•Pobieranie

• Zobacz 2-7 Parametry i właściwości urządzenia (Strona 41).

• Sprawdzanie

• Zobacz 2-8 Sprawdzanie parametrów (Strona 45).

WAŻNE: • Po pobraniu parametrów urządzenia należy sprawdzić, czy parametry i podpis

• Wybierając opcję Open Only dla ustawienia Open Type połączenia bezpieczeństwa,

! OSTRZEŻENIE

! OSTRZEŻENIE

bezpieczeństwa zapisane w pamięci urządzeń są prawidłowe.

należy upewnić się, że główny moduł bezpieczeństwa i podrzędny moduł bezpieczeństwa

są skonfigurowane prawidłowo.

1-5-4 Test użytkownika

Na tym etapie użytkownik samodzielnie sprawdza, czy program działa prawidłowo, i wykonuje testy funkcjonalne.

Użytkownik ma obowiązek zawsze wykonać ten test, ponieważ odpowiada za sprawdzenie działania

systemu. Dzięki testowi użytkownika można sprawdzić poprawność wszystkich parametrów pobranych do

poszczególnych urządzeń zabezpieczających oraz podpisy bezpieczeństwa tych urządzeń. Aby wskazać po

wykonaniu testu użytkownika, że wszystkie parametry i podpisy bezpieczeństwa są prawidłowe, należy

zablokować konfiguracje wszystkich urządzeń zabezpieczających.

Aby uzyskać szczegółowe informacje na temat blokowania konfiguracji w narzędziu do konfigurowania sieci

(Network Configurator), zobacz 2-9 Blokada konfiguracji (Strona 48).

! OSTRZEŻENIE

Funkcje zabezpieczające mogą nie działać prawidłowo; czasami mogą wystąpić poważne

obrażenia. Przed przystąpieniem do eksploatacji systemu należy wykonać test użytkownika,

aby sprawdzić, czy dane konfiguracyjne wszystkich urządzeń są prawidłowe i czy urządzenia

te działają prawidłowo.

WAŻNE: • Po skonfigurowaniu wszystkich urządzeń musi być wykonany test użytkownika, aby

sprawdzić, czy dane konfiguracyjne poszczególnych urządzeń są prawidłowe i czy

urządzenia te działają poprawnie. Test użytkownika wykonuje się w celu sprawdzenia

podpisów bezpieczeństwa poszczególnych urządzeń.

• Po wykonaniu tego testu należy zablokować konfigurację.

24 Rozdział 1: Opis ogólny

Rozdział 2: Narzędzie do konfigurowania sieci – ogólne informacje dotyczące obsługi

2-1 Uruchamianie i główne okno narzędzia do konfigurowania sieci. . . . . . . . . . . . . . 27

2-1-1 Uruchamianie i zamykanie programu Network Configurator. . . . . . . . . . . . 27

2-1-2 Sprawdzanie wersji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2-1-3 Okno główne . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

2-2 Lista menu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-1 Menu File . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-2 Menu Edit . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-3 Menu View . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-4 Menu Network . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

2-2-5 Menu Device . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30

2-2-6 Menu EDS File . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-7 Menu Tools . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-8 Menu Option . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-2-9 Menu Help . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

2-3 Łączenie z siecią . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

2-3-1 Łączenie z siecią za pomocą portu USB. . . . . . . . . . . . . . . . . . . . . . 32

2-3-2 Łączenie z siecią za pomocą karty interfejsu DeviceNet . . . . . . . . . . . . . 33

2-4 Tworzenie sieci wirtualnej . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-1 Tworzenie nowej sieci wirtualnej. . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-2 Numery sieciowe. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

2-4-3 Dodawanie urządzeń . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 35

2-4-4 Usuwanie urządzeń . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 36

2-4-5 Zmienianie adresu węzła . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37

2-4-6 Zmienianie komentarza dotyczącego urządzenia . . . . . . . . . . . . . . . . . 37

2-5 Zapisywanie i odczyt plików konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . . 38

2-5-1 Ochrona hasłem pliku konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . 38

2-5-2 Zapisywanie pliku konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . . . 38

2-5-3 Odczyt pliku konfiguracji sieci . . . . . . . . . . . . . . . . . . . . . . . . . . . 39

2-5-4 Tryb chroniony . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 39

2-6 Ochrona urządzenia hasłem. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-6-1 Ustawianie hasła urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-6-2 Jeśli nie pamiętasz hasła . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 40

2-7 Parametry i właściwości urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-1 Edytowanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-2 Wczytywanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-3 Pobieranie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 41

2-7-4 Właściwości urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43

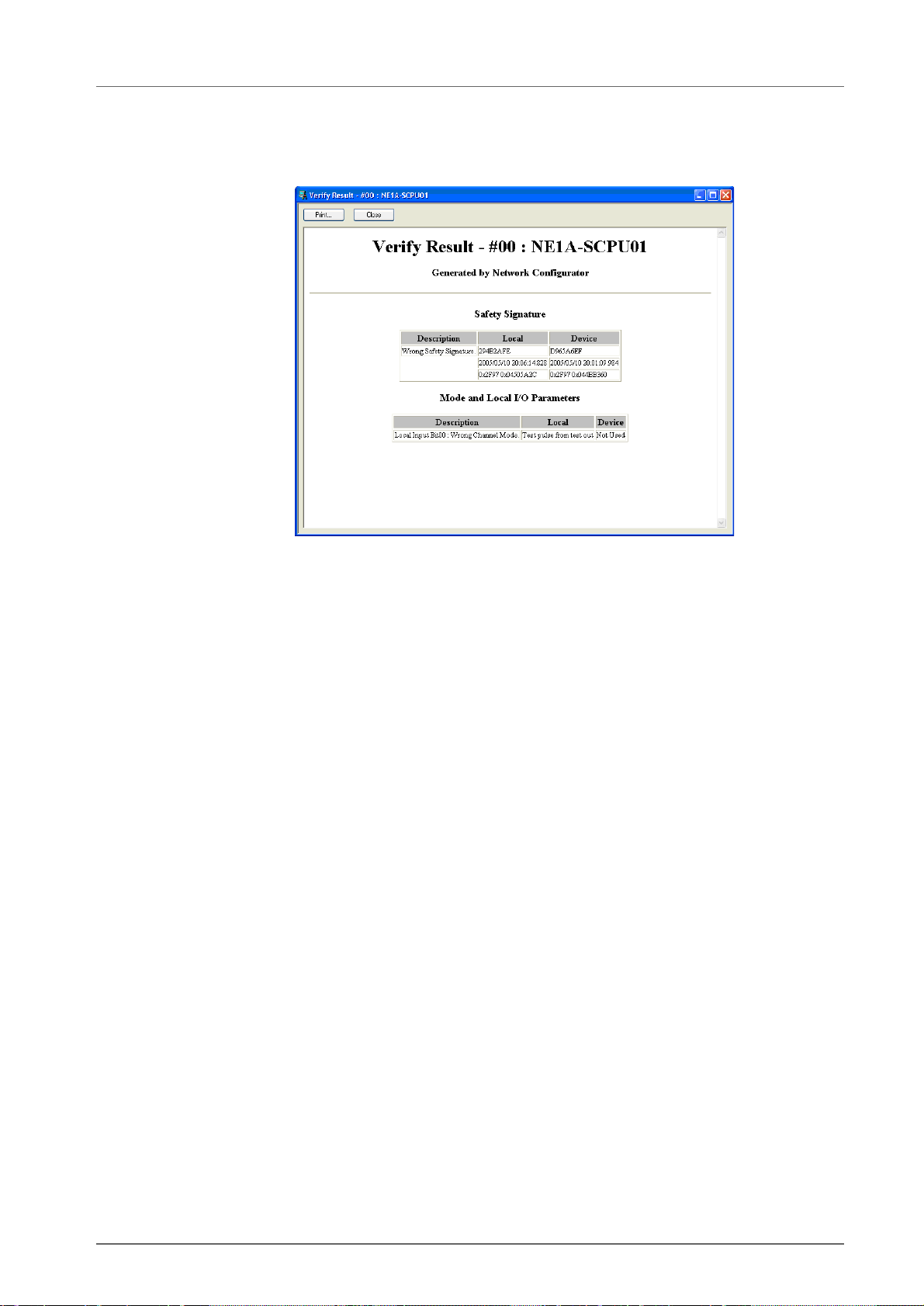

2-8 Sprawdzanie parametrów . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .45

2-8-1 Sprawdzanie parametrów urządzenia . . . . . . . . . . . . . . . . . . . . . . . 45

2-9 Blokada konfiguracji . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

2-9-1 Blokowanie konfiguracji urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 48

2-9-2 Odblokowywanie konfiguracji urządzenia . . . . . . . . . . . . . . . . . . . . . 48

25

2-10 Resetowanie i zmienianie stanu urządzenia . . . . . . . . . . . . . . . . . . . . . . . . 49

2-10-1 Rodzaje resetowania . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 49

2-10-2 Resetowanie urządzeń . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 50

2-10-3 Rodzaje resetowania i stan urządzenia. . . . . . . . . . . . . . . . . . . . . . 50

2-10-4 Zmienianie stanu urządzenia . . . . . . . . . . . . . . . . . . . . . . . . . . . 51

26 Rozdział 2: Narzędzie do konfigurowania sieci – ogólne informacje dotyczące obsługi

2-1 Uruchamianie i główne okno narzędzia do konfigurowania sieci

W tym rozdziale opisano metody uruchamiania i zamykania narzędzia do konfigurowania sieci (program

Network Configurator) oraz jego główne okno. Znajdują się tu także informacje o tym, jak sprawdzić wersję

tego programu.

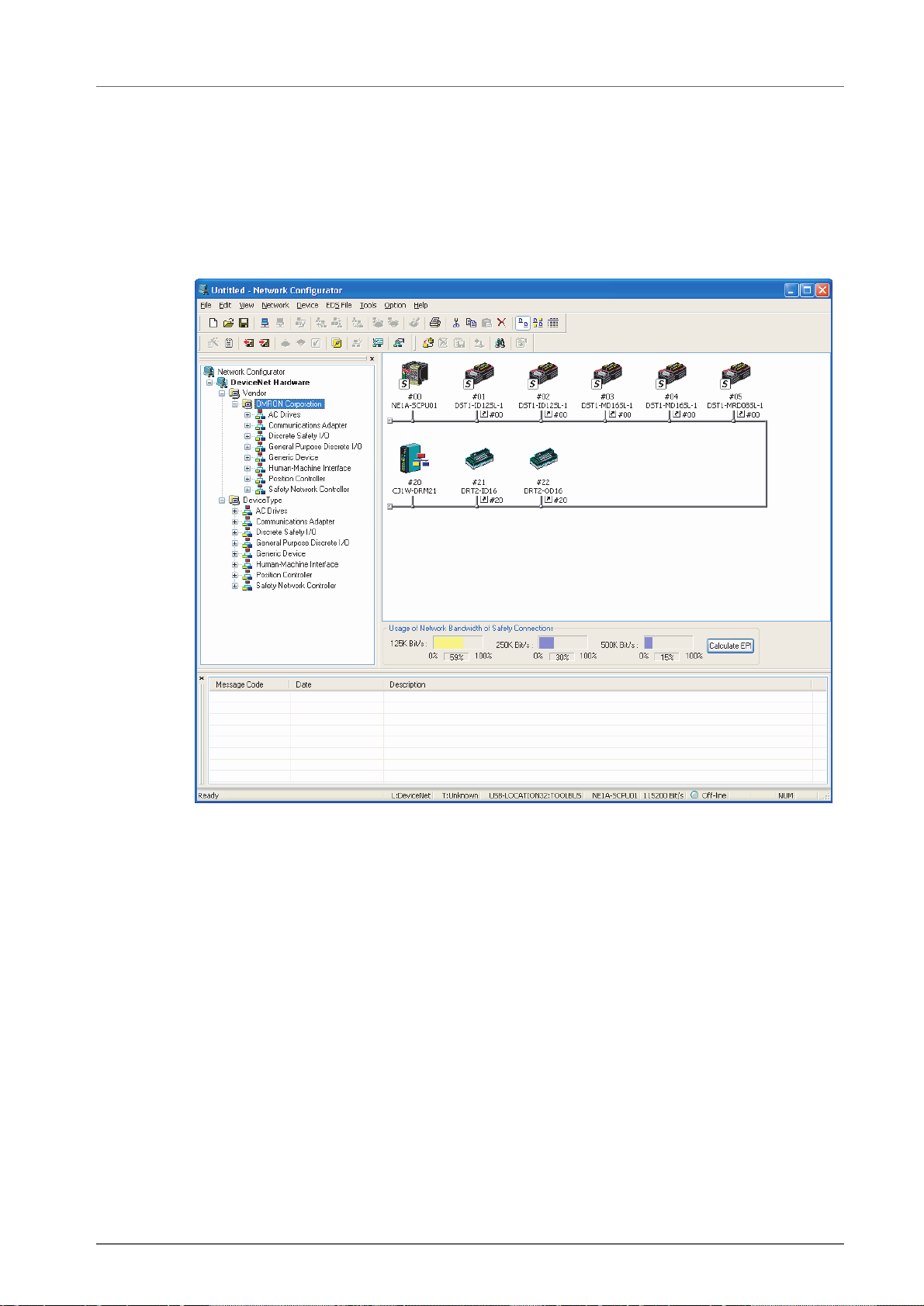

2-1-1 Uruchamianie i zamykanie programu Network Configurator

Uruchamianie

W menu Start systemu Windows wybierz polecenie Program - OMRON Network Configurator for

DeviceNet Safety - Network Configurator (jeśli używana jest domyślna nazwa folderu programu).

Narzędzie do konfigurowania sieci zostanie uruchomione i pojawi się poniższe okno.

Zamykanie

W oknie głównym kliknij kolejno polecenia File-Exit.

Narzędzie do konfigurowania sieci zostanie zamknięte.

2-1 Uruchamianie i główne okno narzędzia do konfigurowania sieci 27

2-1-2 Sprawdzanie wersji

Aby sprawdzić wersję programu Network Configurator, wykonaj następujące czynności:

1. W menu Start systemu Windows wybierz polecenie Panel sterowania.

2. Kliknij ikonę Dodaj lub usuń programy (Windows XP) lub Dodaj/usuń programy (Windows 2000).

3. Z listy zainstalowanych programów wybierz Network Configurator for DeviceNet Safety, a następnie

kliknij łącze pod nazwą programu, aby zapoznać się z informacjami pomocniczymi.

4. Zostaną wyświetlone informacje o wersji programu.

2-1-3 Okno główne

W oknie głównym jest wyświetlana lista urządzeń, okienko konfiguracji sieci i okienko komunikatów.

Lista urządzeń:

Tutaj są wyświetlane

urządzenia, które można

dodać do sieci.

Okienko komunikatów:

Tutaj są wyświetlane informacje, takie jak

komunikaty o błędach komunikacyjnych.

Okienko konfiguracji sieci:

Tutaj jest wyświetlany schemat

sieci wirtualnej.

28 Rozdział 2: Narzędzie do konfigurowania sieci – ogólne informacje dotyczące obsługi

2-2 Lista menu

W tej części opisano funkcje poszczególnych poleceń menu programu Network Configurator.

„Online” jest stanem, w którym narzędzie do konfigurowania sieci jest połączone z siecią. „Offline” jest

stanem, w którym narzędzie do konfigurowania sieci nie jest połączone z siecią.

2-2-1 Menu File

•

Podmenu Opis Offline Online

New Służy do tworzenia nowej konfiguracji sieci. O O

Open Służy do otwierania istniejącego pliku konfiguracji sieci. O O

Save Służy do zapisywania bieżącej konfiguracji w pliku. O O

Save As Służy do nadawania nazwy bieżącej konfiguracji sieci i

External Data Export Służy do eksportowania pliku z zawartością widoku

Change Password Służy do zmieniania hasła pliku konfiguracji sieci. O O

Report Służy do tworzenia raportu na określonym urządzeniu. O O

Print Służy do drukowania parametrów urządzenia i listy

Setup Printer Służy do konfigurowania drukarki. O O

Exit Służy do zamykania narzędzia do konfiguracji. O O

2-2-2 Menu Edit

•

Podmenu Opis Offline Online

Cut Służy do usuwania wybranych urządzeń i kopiowania ich do

Copy Służy do kopiowania wybranych urządzeń do schowka. O O

Paste Służy do wklejania urządzenia ze schowka w miejscu, w

Delete Służy do usuwania wybranych urządzeń.OO

Select All Służy do zaznaczania wszystkich urządzeń.OO

Clear Message Report Służy do usuwania komunikatu z okienka komunikatów. O O

zapisywania tej konfiguracji.

szczegółowego do formatu CSV.

Import Służy do importowania pliku konfiguracji sieci utworzonego za

pomocą programu DeviceNet Configurator w wersji 1 lub 2.

komentarzy WE/WY.

O Obsługiwane ×: Nieobsługiwane

schowka.

którym znajduje się kursor.

O Obsługiwane ×: Nieobsługiwane

OO

OO

OO

OO

OO

OO

2-2-3 Menu View

•

Podmenu Opis Offline Online

Toolbar Służy do wyświetlania i ukrywania paska narzędzi. O O

Status Bar Służy do wyświetlania i ukrywania paska stanu. O O

Message Report Służy do wyświetlania i ukrywania okienka komunikatów. O O

Large Icons Służy do włączania widoku sieciowego. O O

Large Icons - Maintenance

Mode

Służy do wyświetlania i ukrywania informacji związanych z

konserwacją.

OO

Details Służy do włączania widoku szczegółowego. O O

Hardware List Służy do wyświetlania i ukrywania listy urządzeń. O O

O Obsługiwane ×: Nieobsługiwane

2-2-4 Menu Network

•

Podmenu Opis Offline Online

Connect Służy do łączenia programu Network Configurator z siecią. O ×

Disconnect Służy do rozłączenia programu Network Configurator z siecią.× O

Change Connect Network

Port

Move Network Służy do zmieniania sieci, z którą ma być nawiązane

2-2 Lista menu 29

Służy do zmieniania docelowego portu sieciowego. × O

×O

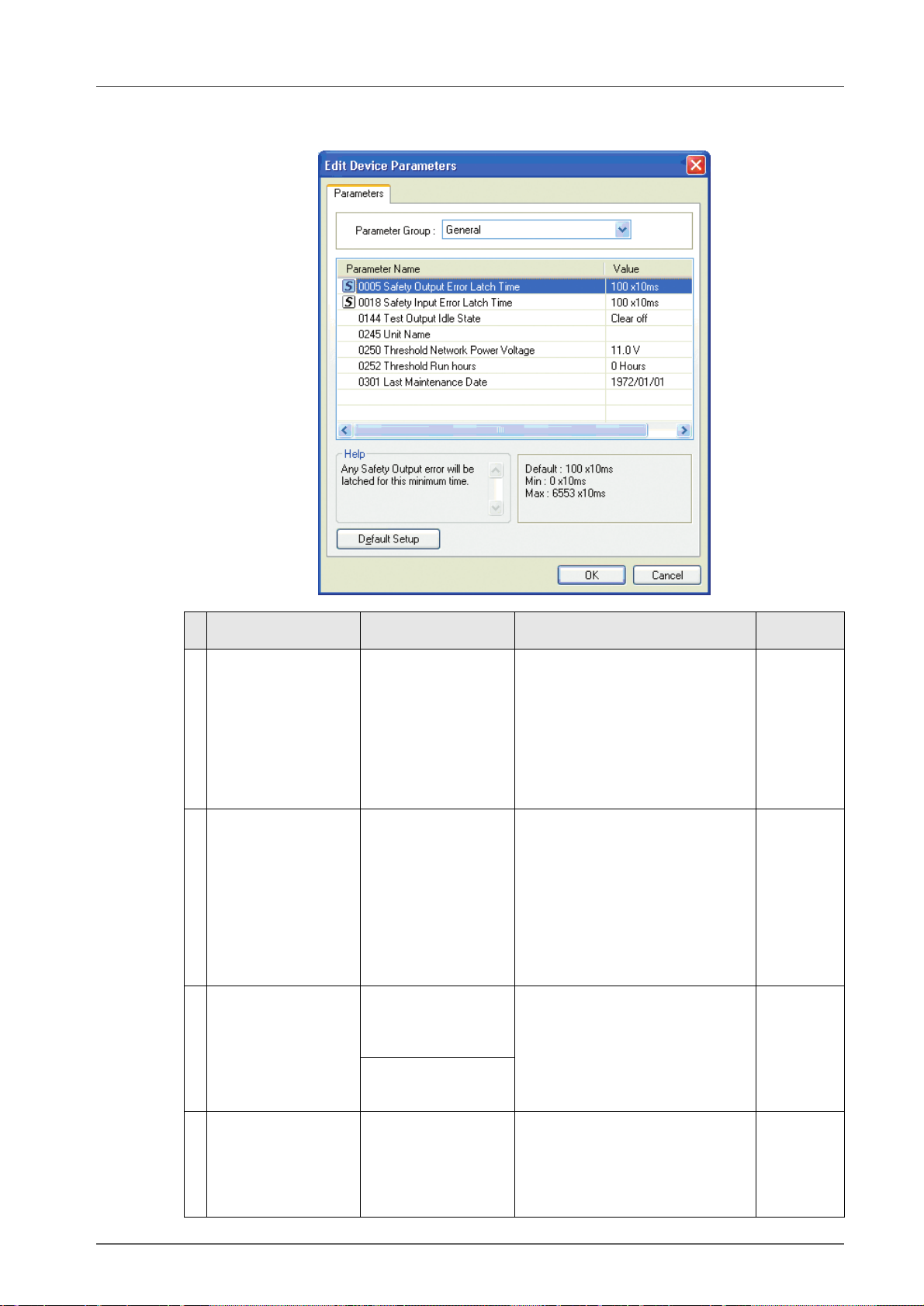

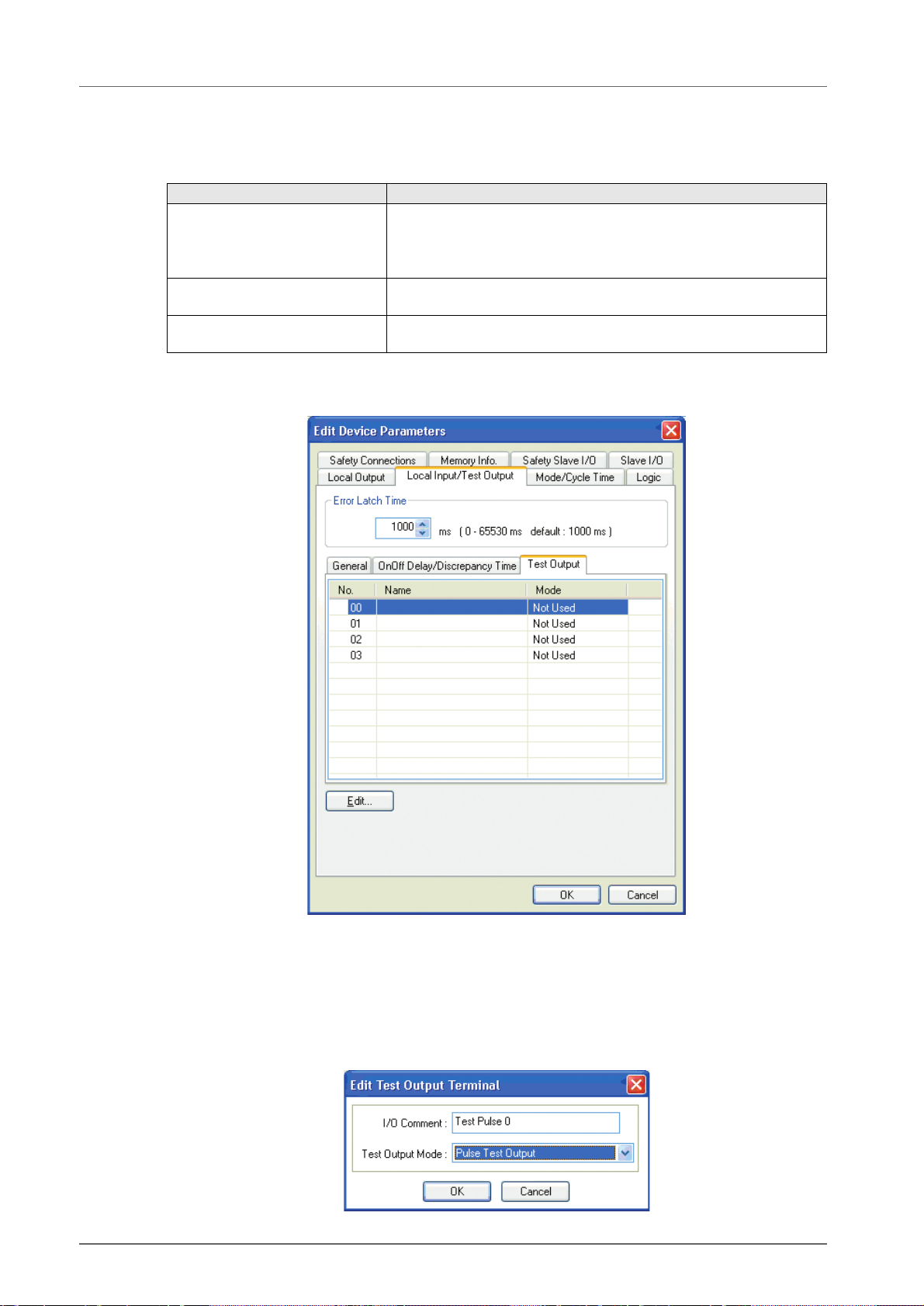

połączenie.