Advanced Industrial Automation

DeviceNet Safety

Cat. No. Z905-IT2-04

Informazioni generali in breve

39 Funzionamento di base di Network Configurator

87

Modifica dei parametri dei terminali di

I/O di sicurezza

113 Modifica dei parametri del controllore

di sicurezza di rete

151 Programmazione del controllore

di sicurezza di rete

159 Dispositivi di monitoraggio

MANUALE DI CONFIGURAZIONE DEL SISTEMA

DeviceNet Safety Manuale di configurazione del sistema

Modificato a giugno 2007

iv

Avviso

I prodotti OMRON sono destinati all'uso in accordo con le procedure appropriate da parte di un operatore

qualificato e solo per gli scopi descritti in questo manuale.

Nel presente manuale le precauzioni sono indicate e classificate in base alle convenzioni riportate di

seguito. Attenersi sempre alle istruzioni fornite. La mancata osservanza di tali precauzioni potrebbe

causare lesioni a persone o danni a proprietà.

!AVVERTENZA Indica una situazione di potenziale pericolo che, se non evitata, sarà causa di lesioni

non gravi a persone o può essere causa di lesioni serie o mortali. Inoltre tale situazione

potrebbe essere causa di gravi danni alle apparecchiature.

Indica divieti generici per i quali non è disponibile un simbolo specifico.

Indica azioni obbligatorie generiche per le quali non è disponibile un simbolo

specifico.

Riferimenti ai prodotti OMRON

Tutti i prodotti OMRON in questo manuale vengono riportati con le lettere maiuscole. Per la parola

“Modulo” viene utilizzata l'iniziale maiuscola quando si riferisce a un prodotto OMRON, indipendentemente dal fatto che faccia o meno parte del nome proprio del prodotto.

L'abbreviazione “PLC” indica un controllore programmabile.

Supporti visivi

Nella colonna sinistra del manuale sono riportate le seguenti intestazioni per facilitare l'individuazione

dei diversi tipi di informazioni.

IMPORTANTE Indica informazioni importanti sulle operazioni da eseguire o non eseguire

Nota Indica informazioni di particolare rilevanza per un efficiente e vantaggioso

1,2,3... 1. Indica un tipo di elenco, ad esempio procedure, liste di controllo, ecc.

per garantire il corretto funzionamento del sistema e non comprometterne

le prestazioni.

utilizzo del prodotto.

v

Marchi e copyright

a

a

DeviceNet e DeviceNet Safety sono marchi registrati dell'associazione ODVA (Open DeviceNet Vendor

Association).

Gli altri nomi di prodotti e società riportati nel presente manuale sono marchi o marchi registrati delle

rispettive aziende.

OMRON, 2005

Tutti i diritti riservati. Nessuna parte della presente pubblicazione può essere riprodotta, memorizzata in un sistema, trasmess

in qualsivoglia formato o mezzo, meccanico, elettronico, tramite fotocopia, registrazione o altro, senza previo consenso

scritto di OMRON.

Non viene assunta alcuna responsabilità palese in relazione all'uso delle informazioni contenute nel presente manuale. Inoltre,

poiché OMRON è alla costante ricerca della migliore qualità per i propri prodotti, le informazioni contenute nel presente

manuale sono soggette a modifiche senza preavviso. Il presente manuale è stato redatto con la massima attenzione e tuttavi

OMRON non si assume alcuna responsabilità in relazione ad eventuali errori od omissioni, né in relazione ad eventuali danni

derivanti dalle informazioni in esso contenute.

vi

SOMMARIO

MODALITÀ D'USO. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xv

1 Destinatari del manuale . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .xvi

2 Precauzioni generali. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xvi

3 Precauzioni per la sicurezza. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xviii

4 Modalità d'uso per garantire la sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xix

CAPITOLO 1

Panoramica . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

1-1 Panoramica su DeviceNet Safety. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

1-2 Panoramica sul controllore di sicurezza di rete . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3

1-3 Panoramica sui terminali di I/O di sicurezza. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 6

1-4 Panoramica su Network Configurator . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

1-5 Procedura di base per l’avvio del sistema . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

CAPITOLO 2

Realizzazione di una rete di sicurezza. . . . . . . . . . . . . . . . . . 15

2-1 Applicazioni. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 16

2-2 Allocazione della larghezza di banda della rete e calcolo dell'EPI ottimale . . . . . . . . . . . . . 23

2-3 Calcolo e verifica del tempo di risposta massimo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

CAPITOLO 3

Funzionamento di base di Network Configurator. . . . . . . . 39

3-1 Avvio e finestra principale di Network Configurator . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41

3-2 Elenco dei menu . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 44

3-3 Connessione alla rete. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

3-4 Creazione di una rete virtuale . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .59

3-5 Salvataggio e lettura dei file di configurazione di rete . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 66

3-6 Protezione dei dispositivi tramite password . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 69

3-7 Parametri e proprietà dei dispositivi . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

3-8 Verifica dei parametri . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 78

3-9 Blocco della configurazione . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .82

3-10 Reset e modifica dello stato di un dispositivo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 84

CAPITOLO 4

Modifica dei parametri dei terminali

di I/O di sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 87

4-1 Modifica dei parametri . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

4-2 Modifica dei parametri per i terminali logici (DST1-XD0808SL-1) . . . . . . . . . . . . . . . . . . 100

vii

SOMMARIO

CAPITOLO 5

Modifica dei parametri del controllore

di sicurezza di rete . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 113

5-1 Impostazioni delle connessioni di sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 114

5-2 Impostazioni come slave di sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 124

5-3 Impostazioni come slave standard . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 131

5-4 Impostazioni degli I/O locali . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .134

5-5 Impostazione delle modalità di funzionamento e verifica del tempo di ciclo . . . . . . . . . . . . 143

5-6 Impostazioni della modalità di estensione. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 147

5-7 Impostazione delle informazioni di manutenzione . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 149

5-8 Visualizzazione delle informazioni sulla memoria . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 150

CAPITOLO 6

Programmazione del controllore di sicurezza di rete . . . . . 151

6-1 Avvio e chiusura dell'editor della logica . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 152

6-2 Comandi dei menu. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 154

6-3 Programmazione . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 157

CAPITOLO 7

Monitoraggio . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 195

7-1 Funzioni di monitoraggio . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .196

7-2 Funzioni di manutenzione dei terminali di I/O di sicurezza della serie DST1 . . . . . . . . . . . 204

7-3 Funzioni di manutenzione (versione di unità 1.0 o successiva). . . . . . . . . . . . . . . . . . . . . . . 222

7-4 Visualizzazione dello stato dei dispositivi di sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 228

CAPITOLO 8

Diagnostica . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 231

8-1 Tabelle dello stato di collegamento . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 232

8-2 Errori durante il download. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 236

8-3 Errori durante il reset. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 239

8-4 Errori durante il cambiamento della modalità . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 240

8-5 Errori riscontrabili durante l'uso della funzione di verifica del collegamento. . . . . . . . . . . . 241

Appendices . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 243

Glossario . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 281

Indice . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 283

Storico delle revisioni . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 287

viii

Informazioni sul presente manuale:

In questo manuale viene descritta la configurazione del sistema DeviceNet Safety.

Leggere attentamente il presente manuale e accertarsi di comprendere le informazioni fornite prima

di procedere alla configurazione del sistema DeviceNet Safety. Accertarsi di leggere attentamente

le precauzioni fornite nella seguente sezione.

Nei seguenti manuali vengono fornite informazioni su DeviceNet e DeviceNet Safety.

Manuale di configurazione del sistema DeviceNet Safety (il presente manuale) (Z905)

In questo manuale viene descritto come configurare il sistema DeviceNet Safety mediante Network

Configurator.

DeviceNet Safety Network Controller Operation Manual (Z906)

In questo manuale vengono descritte le caratteristiche, le funzioni e l'utilizzo dei controllori serie NE1A.

DeviceNet Safety I/O Terminal Operation Manual (Z904)

In questo manuale vengono descritte le caratteristiche, le funzioni e l'utilizzo dei terminali della serie DST1.

DeviceNet Operation Manual (W267)

In questo manuale viene descritto come creare e collegare una rete DeviceNet. Vengono fornite

informazioni dettagliate sull'installazione e sulle caratteristiche di cavi, connettori e altri accessori

utilizzati nella rete e sull'alimentazione delle comunicazioni. È consigliabile procurarsi questo manuale

e leggerlo attentamente prima di utilizzare un sistema DeviceNet.

DeviceNet Safety Logic Simulator Operation Manual (Z910)

In questo manuale vengono descritte le funzioni e le procedure operative del simulatore logico di NE1A.

!AVVERTENZA La mancata lettura o comprensione delle informazioni fornite in questo manuale può

fare insorgere condizioni di rischio e conseguenti lesioni personali, anche mortali,

danneggiamento o funzionamento non corretto del prodotto. Leggere ogni sezione

per intero e accertarsi di avere compreso le informazioni in essa contenute e quelle

correlate prima di eseguire una delle procedure o operazioni descritte.

ix

x

Lettura e assimilazione delle informazioni fornite

nel presente manuale

Prima di utilizzare il prodotto, leggere attentamente le informazioni contenute nel presente manuale. Per eventuali

domande o dubbi, rivolgersi al rappresentante OMRON di zona.

Garanzie e limitazioni di responsabilità

GARANZIA

Leggere Attentamente e Comprendere OMRON garantisce i propri prodotti da difetti di materiali e/o vizi

di costruzione per un periodo di un anno (o per altro periodo se specificato) dalla data di consegna.

L’onere della prova del difetto è a carico dell’acquirente. La garanzia si limita alla riparazione del prodotto

o, a giudizio insindacabile di OMRON, alla sua sostituzione.

OMRON NON RICONOSCE ALTRA GARANZIA, ESPLICITA O IMPLICITA, COMPRESE IN VIA ESEMPLIFICATIVA QUELLE DI NON-VIOLAZIONE, DI COMMERCIABILITÀ E DI IDONEITÀ A FINI PARTICOLARI.

L'ACQUIRENTE O L'UTILIZZATORE RICONOSCE LA PROPRIA ESCLUSIVA RESPONSABILITÀ NELL'AVER

DETERMINATO L'IDONEITÀ DEL PRODOTTO A SODDISFARE I REQUISITI IMPLICITI NELL'USO PREVISTO DELLO STESSO. L'ACQUIRENTE O L'UTENTE RICONOSCE LA PROPRIA ESCLUSIVA RESPONSABILITÀ NELL'AVERE DETERMINATO L'IDONEITÀ DEL PRODOTTO A SODDISFARE I REQUISITI IMPLICITI

NELL'USO PREVISTO DELLO STESSO. OMRON NON RICONOSCE ALTRA GARANZIA, ESPRESSA

OIMPLICITA.

LIMITAZIONI DI RESPONSABILITÀ

OMRON NON SARÀ RESPONSABILE DEI DANNI, DELLE PERDITE DI PROFITTO O DELLE PERDITE

COMMERCIALI SPECIALI, INDIRETTE O EMERGENTI IN QUALUNQUE MODO RICONDUCIBILI AI

PRODOTTI, ANCHE QUANDO LE RICHIESTE DI INDENNIZZO POGGINO SU CONTRATTO, GARANZIA,

NEGLIGENZA O RESPONSABILITÀ INCONDIZIONATA.

In nessun caso la responsabilità di OMRON potrà superare il prezzo del singolo prodotto in merito al quale

sia stata definita la responsabilità.

IN NESSUN CASO OMRON SARÀ RESPONSABILE PER GARANZIA, RIPARAZIONE O ALTRA RICHIESTA

DI INDENNIZZO RELATIVA AI PRODOTTI SE L'ANALISI, CONDOTTA DA OMRON, NON CONFERMERÀ

CHE I PRODOTTI SONO STATI CORRETTAMENTE UTILIZZATI, IMMAGAZZINATI, INSTALLATI E SOTTOPOSTI A MANUTENZIONE, E CHE NON SONO STATI OGGETTO DI CONTAMINAZIONI, ABUSI, USI IMPROPRI, MODIFICHE O RIPARAZIONI DA PARTE DI CENTRI NON AUTORIZZATI DA OMRON.

xi

Considerazioni sull'applicazione

IDONEITÀ ALL'USO PREVISTO

OMRON non sarà responsabile della conformità a normative, regolamenti eleggi applicabili a combinazioni

di prodotti nell'applicazione del cliente o nell'impiego dei prodotti stessi.

Su richiesta OMRON fornirà documenti di certificazione di terze parti che identificano le caratteristiche

tecniche e le limitazioni di utilizzo dei prodotti. Queste informazioni di per sé non sono sufficienti per una

completa determinazione dell'idoneità dei prodotti in combinazione con il prodotto finale, la macchina,

il sistema o altra applicazione o utilizzo.

Di seguito riportiamo alcuni esempi di applicazioni per le quali occorre avere particolare attenzione. Questi

esempi non devono essere intesi come una lista esaustiva di tutti i possibili utilizzi dei prodotti né implicano

che gli utilizzi indicati sono idonei per i prodotti.

• Utilizzo in ambienti esterni, impieghi che implicano una potenziale contaminazione chimica o interferenze

elettriche o condizioni o utilizzi non descritti in questo manuale.

• Sistemi di controllo di energia nucleare, sistemi di combustione, sistemi ferroviari, sistemi per aviazione,

apparecchiature medicali, macchine da intrattenimento, veicoli, apparecchiature di sicurezza

e installazioni soggette a normative statali o industriali separate.

• Sistemi, macchine e apparecchiature pericolosi per l'incolumità di persone o l'integrità di proprietà.

Invitiamo a conoscere e osservare tutte le proibizioni applicabili ai prodotti.

NON UTILIZZARE MAI I PRODOTTI IN APPLICAZIONI CHE IMPLICHINO GRAVI RISCHI PER L'INCOLUMITÀ DELLE PERSONE O DI DANNI ALLA PROPRIETÀ SENZA PRIMA AVERE APPURATO CHE L'INTERO

SISTEMA SIA STATO PROGETTATO TENENDO IN CONSIDERAZIONE TALI RISCHI E CHE I PRODOTTI

OMRON SIANO STATI VALUTATI, INSTALLATI E PROVATI CORRETTAMENTE IN VISTA DELL'USO AL

QUALE SONO DESTINATI NELL'AMBITO DELL'APPARECCHIATURA O DEL SISTEMA.

PRODOTTI PROGRAMMABILI

OMRON non sarà responsabile per la programmazione eseguita dall'utente di un prodotto programmabile,

o per qualsiasi conseguenza da essa derivante.

xii

Dichiarazione di non responsabilità

MODIFICHE ALLE CARATTERISTICHE

Le caratteristiche e gli accessori del prodotto possono essere soggetti a modifiche a scopo

di perfezionamento o per altri motivi.

E' consuetudine di OMRON cambiare la sigla del modello quando vengono modificate le caratteristiche, i valori

nominali o vengono effettuate modifiche costruttive significative. Tuttavia è possibile che alcune caratteristiche

possano essere cambiate senza preavviso. In caso di dubbi, è possibile richiedere l'assegnazione di numeri

di modello speciali per correggere o identificare caratteristiche chiave per le proprie applicazioni. Per confermare

le caratteristiche effettive del prodotto acquistato, rivolgersi all'ufficio OMRON di competenza.

DIMENSIONI E PESI

Pesi e misure sono nominali e non devono essere utilizzati in progettazione o produzione, anche quando

sono indicati i valori di tolleranza.

DATI SULLE PRESTAZIONI

I dati sulle prestazioni forniti in questo catalogo non costituiscono una garanzia, bensì solo una guida alla

scelta delle soluzioni più adeguate alle esigenze dell'utente. Essendo il risultato delle condizioni di collaudo

di OMRON, tali dati devono essere messi in relazione agli effettivi requisiti di applicazione. Le prestazioni

effettive sono soggette alla Garanzia e Limitazione di Responsabilità di OMRON.

ERRORI E OMISSIONI

Le informazioni contenute nel presente manuale sono state attentamente controllate e giudicate accurate.

Tuttavia, Omron non si assume alcuna responsabilità per omissioni, errori tipografici o errori di ortografia.

xiii

xiv

MODALITÀ D'USO

1 Destinatari del manuale. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xvi

2 Precauzioni generali . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xvi

3 Precauzioni per la sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xviii

4 Modalità d'uso per garantire la sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . . . . xix

xv

Destinatari del manuale 1

1 Destinatari del manuale

Il presente manuale si rivolge al seguente personale, che deve possedere

conoscenze in materia di sistemi elettrici.

• Responsabili dell'introduzione di sistemi di automazione industriale negli

impianti di produzione.

• Responsabili della progettazione di sistemi di automazione industriale

e di sicurezza.

• Responsabili della gestione di impianti di automazione industriale.

• Personale con qualifiche, autorità e responsabilità di garanzia della sicurezza

nelle seguenti fasi di produzione: progettazione meccanica, installazione,

funzionamento, manutenzione e smaltimento.

2 Precauzioni generali

L'utente deve utilizzare il prodotto in base alle specifiche riportate nei manuali

dell'operatore.

Prima di utilizzare il prodotto in condizioni non descritte nel

manuale o di applicarlo a sistemi di controllo nucleare, sistemi ferroviari,

sistemi per aviazione, veicoli, sistemi di combustione, apparecchiature medicali,

macchine da Luna Park, apparecchiature di sicurezza e qualunque altro sistema,

macchina o apparecchiatura, il cui errato utilizzo potrebbe avere un serio impatto

sull'incolumità di persone o sulla salvaguardia di proprietà, rivolgersi al proprio

rappresentante OMRON.

Accertarsi che i valori nominali e le specifiche del prodotto siano sufficienti per

i sistemi, le macchine e i macchinari che verranno utilizzati e dotare sempre

tali sistemi, macchine e macchinari di doppi meccanismi di sicurezza.

Il presente manuale fornisce informazioni sulla programmazione e sul funzionamento del Modulo. Si raccomanda di leggere il manuale prima di utilizzare il Modulo

e tenerlo sempre a portata di mano come riferimento durante l'utilizzo.

!AVVERTENZA Il presente è il manuale di configurazione per sistemi DeviceNet Safety.

Attenersi alle seguenti indicazioni durante la realizzazione del sistema per

garantire che i componenti relativi alla sicurezza siano configurati in modo

da consentire il funzionamento corretto delle funzioni del sistema.

• Valutazione dei rischi

Uno dei prerequisiti per il corretto utilizzo dei dispositivi di sicurezza descritti nel

presente manuale è il rispetto delle loro condizioni di installazione, funzioni

e prestazioni meccaniche. Quando si sceglie di utilizzare un dispositivo

di sicurezza, durante la fase di sviluppo di macchinari o di impianti, è necessario

portare a termine una valutazione dei rischi allo scopo di identificare potenziali

fattori di rischio in macchinari e nell’impianto all'interno delle quali il dispositivo

di sicurezza viene impiegato. È necessario determinare i dispositivi di sicurezza

adatti in base a un sistema di valutazione dei rischi appropriato. L'inadeguatezza

del sistema di valutazione dei rischi potrebbe portare alla scelta di dispositivi

di sicurezza non adatti.

• Standard internazionali tipici: ISO 14121, Sicurezza del macchinario –

Principi per la valutazione del rischio

• Misure di sicurezza

Se si utilizzano dei dispostivi di sicurezza per realizzare sistemi che

contengono componenti relativi alla sicurezza per macchinari o impianti,

il sistema deve essere progettato in conformità agli standard internazionali,

ad esempio quelli elencati di seguito, e/o agli standard del settore.

xvi

Precauzioni generali 2

• Standard internazionali tipici: ISO/DIS 12100, Sicurezza del macchinario –

Concetti di base e principi generali per la progettazione IEC 61508,

Standard di sicurezza per sistemi di sicurezza strumentati (sicurezza

funzionale di sistemi elettrici/elettronici/elettronici programmabili collegati

alla sicurezza)

• Ruolo del dispositivo di sicurezza

I dispositivi di sicurezza vengono forniti con funzioni e meccanismi di

sicurezza conformi agli standard applicabili, ma per garantire il corretto

funzionamento di tali funzioni e meccanismi all'interno di sistemi

contenenti componenti relativi alla sicurezza, è necessaria una

progettazione appropriata. È necessario quindi realizzare sistemi che

consentano la corretta esecuzione di queste funzioni e meccanismi, in

base a una conoscenza approfondita del loro funzionamento.

• Standard internazionali tipici: ISO 14119, Sicurezza del macchinario –

Dispositivi di interblocco associati ai ripari – Principi di progettazione

e selezione

• Installazione del dispositivo di sicurezza

La realizzazione e installazione di sistemi che contengono componenti

relativi alla sicurezza per macchinari o impianti devono essere eseguite da

tecnici specializzati con una formazione appropriata.

• Standard internazionali tipici: ISO/DIS 12100, Sicurezza del macchinario

– Concetti di base e principi generali per la progettazione IEC 61508,

Standard di sicurezza per sistemi di sicurezza strumentati (sicurezza

funzionale di sistemi elettrici/elettronici/elettronici programmabili collegati

alla sicurezza)

• Conformità a leggi e normative

I dispositivi di sicurezza sono conformi agli standard e alle normative

applicabili, ma è necessario accertarsi che vengano utilizzati in conformità

agli standard e alle normative locali appropriate per i macchinari e gli

impianti all'interno dei quali vengono impiegati.

• Standard internazionali tipici: IEC 60204, Sicurezza del macchinario –

Equipaggiamento elettrico delle macchine

• Osservazione delle modalità d'utilizzo

Quando i dispositivi di sicurezza vengono messi in opera, rispettare le

caratteristiche e le precauzioni riportate nel presente manuale e nei manuali

dell'operatore forniti insieme ai prodotti. Un utilizzo dei prodotti in condizioni

diverse da quelle descritte potrebbe essere causa di operazioni impreviste in

macchinari o impianti e di danni derivanti da tali malfunzionamenti a causa della

insufficiente operatività delle funzioni dei componenti relativi alla sicurezza.

• Spostamento o trasferimento di dispositivi o macchinari

Se si spostano o trasferiscono dispositivi o macchinari, accertarsi di

includere il presente manuale per garantire che il destinatario possa

utilizzare il sistema in maniera corretta.

• Standard internazionali tipici: ISO/DIS 12100 ISO, Sicurezza del

macchinario – Concetti fondamentali, principi generali di progettazione

IEC 61508, Safety Standard for Safety Instrumented Systems (Functional

Safety of Electrical/Electronic/Programmable Electronic Safety-related

Systems)

xvii

Precauzioni per la sicurezza 3

3 Precauzioni per la sicurezza

!ATTENZIONE

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi seri

infortuni. Non utilizzare le uscite di test dei prodotti come uscite di sicurezza.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi

seri infortuni. Non utilizzare i dati degli I/O standard DeviceNet o dei messaggi

espliciti come segnali di sicurezza.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi

seri infortuni. Non utilizzare le spie dei prodotti per operazioni di sicurezza.

Il guasto delle uscite di test o di sicurezza può provocare gravi lesioni. Non

collegare alle uscite di test o di sicurezza carichi che superino i valori nominali.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi seri

infortuni. Cablare le linee di uscita e la linea a 24 Vc.c. in modo che non si tocchino

per impedire l’attivazione del carico causata da un cortocircuito con la linea a 24 Vc.c.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi

seri infortuni. Mettere a terra il lato a 0 V dell'alimentazione esterna per impedire

l'attivazione di un'uscita causata da un guasto di messa a terra di un'uscita di

sicurezza o di test.

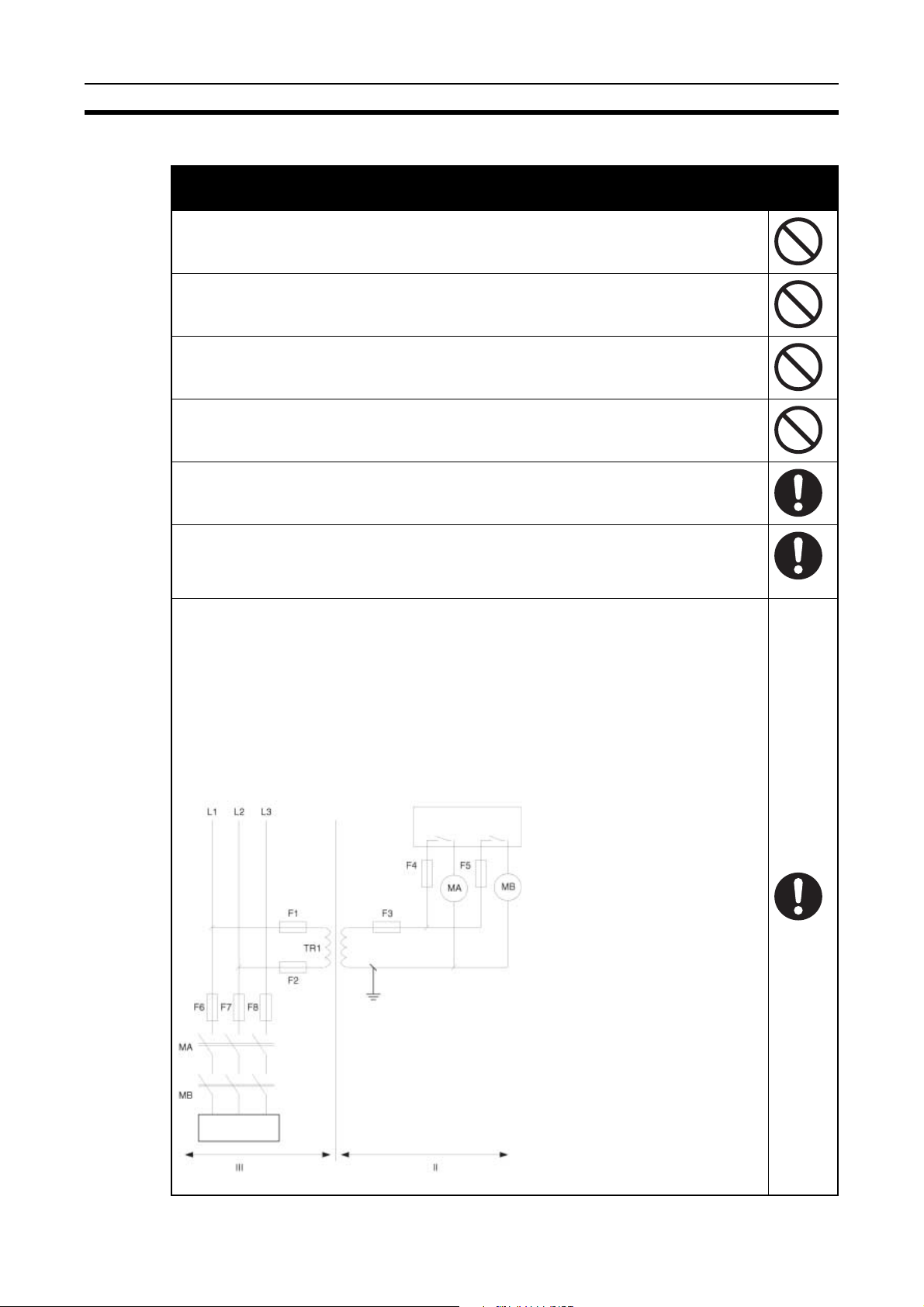

Nel caso del modello DST1-MRD08SL-1, i trasformatori di isolamento, quali TR1,

utilizzati per isolare tra di loro le categorie di sovratensione III e II devono essere

conformi a IEC 60742 e l'isolamento tra l'ingresso primario e l'uscita secondaria

deve soddisfare almeno gli standard di isolamento di base della categoria di

sovratensione III. Un lato dell'uscita secondaria del trasformatore di isolamento

deve essere messo a terra per evitare scosse elettriche nel caso in cui si verifichi

un cortocircuito sulla messa a terra o sull'intelaiatura del trasformatore di

isolamento. Per proteggere il trasformatore di isolamento e prevenire scosse

elettriche in caso di cortocircuito sull'intelaiatura, inserire i fusibili in base alle

caratteristiche del trasformatore, ad esempio ai punti F1, F2 e F3.

400 Vc.a./230 Vc.a.

DST1-MRD08SL-1

xviii

Da F1 a F8: fusibili

MA e MB: Interruttori elettromagnetici

TR1: Trasformatore di isolamento

Carico

Categoria di sovratensione

Modalità d'uso per garantire la sicurezza 4

!ATTENZIONE

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi seri

infortuni. Per il terminale DST1-MRD08SL-1, inserire un fusibile da 3,15 A o inferiore

per ciascun terminale di uscita per proteggere i contatti dell'uscita di sicurezza dalla

saldatura. Per garantire l'affidabilità delle caratteristiche del carico collegato, contattare

il produttore dei fusibili per assicurarsi che i fusibili scelti siano quelli corretti.

Le funzioni di sicurezza possono essere compromesse e possono verificarsi

seri infortuni. Prima di collegare un dispositivo alla rete, cancellare i dati di

configurazione precedenti.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi

seri infortuni. Prima di collegare un dispositivo alla rete, impostare l'indirizzo

di nodo e la velocità di trasmissione appropriati.

Le funzioni di sicurezza possono risultare compromesse e possono verificarsi

seri infortuni. Prima di azionare il sistema, eseguire la verifica per confermare

che i dati di configurazione di tutti i dispositivi siano corretti e che funzionino

adeguatamente.

Le funzioni di sicurezza possono essere compromesse e possono verificarsi

seri infortuni. Quando si sostituisce un dispositivo, verificare che il nuovo

dispositivo sia adeguatamente configurato e funzioni correttamente.

La perdita delle funzioni di sicurezza necessarie può provocare gravi lesioni.

Utilizzare dispositivi o componenti appropriati in base ai requisiti riportati nella

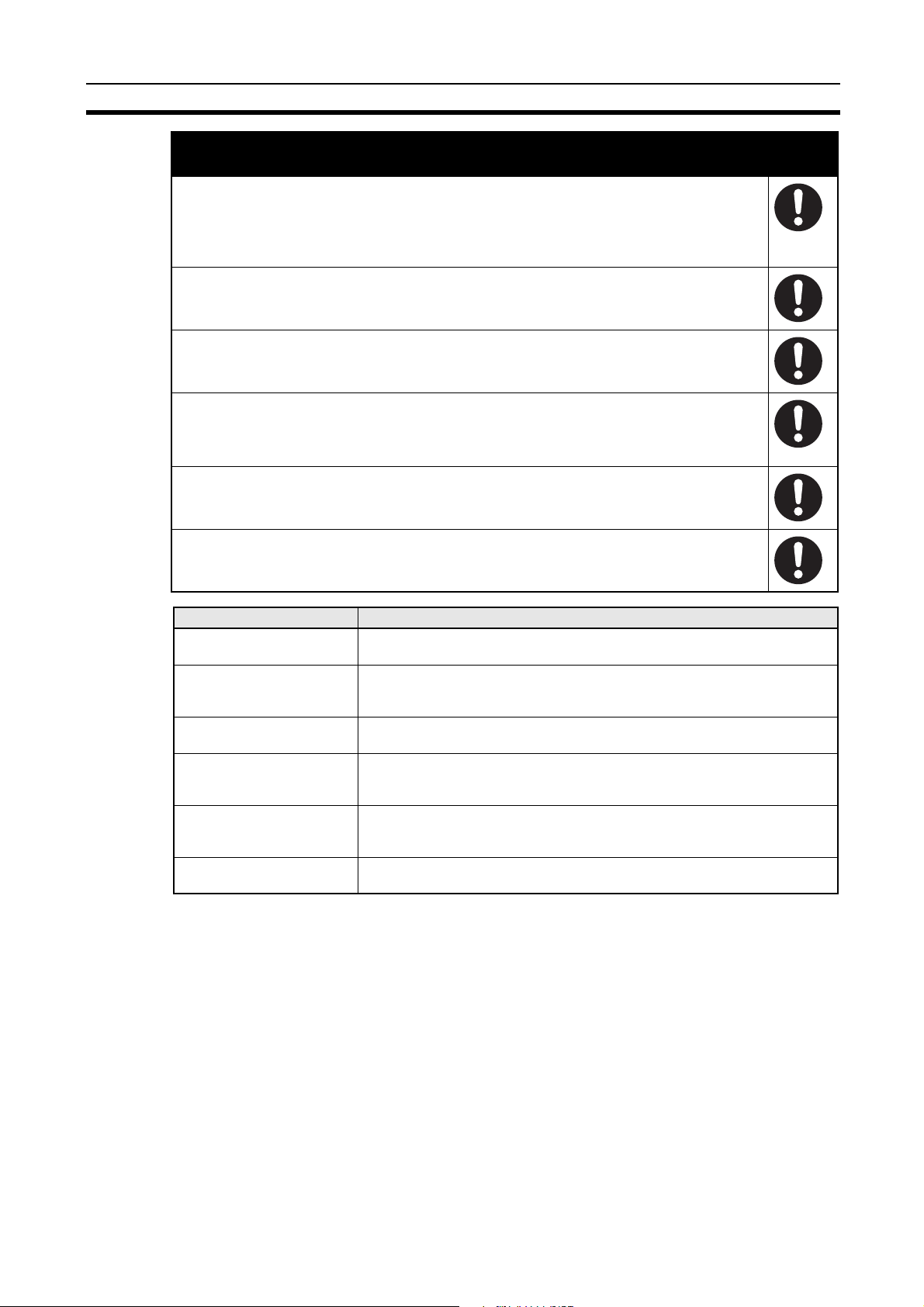

seguente tabella.

Dispositivo di controllo Requisiti

Interruttore di arresto

di emergenza

Interruttore o finecorsa

per porte con interblocco

Barriera di sicurezza Utilizzare dispositivi approvati conformi alle norme, ai regolamenti

Relè con contatti a guida

forzata

Contattore

Altri dispositivi Valutare se i dispositivi utilizzati soddisfano adeguatamente i requisiti della

Utilizzare dispositivi approvati con un meccanismo di apertura positiva

conformi alle specifiche IEC/EN 60947-5-1.

Utilizzare dispositivi approvati con un meccanismo di apertura positiva

conformi alle specifiche IEC/EN 60947-5-1 e in grado di commutare

microcarichi di 4 mA a 24 Vc.c.

e alle normative pertinenti in vigore nel paese di utilizzo del prodotto.

Utilizzare dispositivi approvati con contatti a guida forzata conformi

alle specifiche EN 50205. Ai fini del feedback utilizzare dispositivi dotati

di contatti in grado di commutare microcarichi di 4 mA a 24 Vc.c.

Utilizzare contattori con meccanismo di guida forzata conformi e monitorare

il contatto NC ausiliario per rilevare eventuali guasti. Ai fini del feedback utilizzare

dispositivi dotati di contatti in grado di commutare microcarichi di 4 mA a 24 Vc.c.

categoria di sicurezza.

4 Modalità d'uso per garantire la sicurezza

■ Precauzioni

Non lasciar cadere i prodotti o sottoporli a vibrazioni o urti eccessivi, in quanto

potrebbero verificarsi questi malfunzionamenti.

■ Installazione e stoccaggio

Non installare o conservare i prodotti nei seguenti luoghi:

• Luoghi esposti alla luce solare diretta.

• Luoghi soggetti a valori di temperatura o umidità al di fuori dei limiti

specificati nelle caratteristiche.

• Luoghi soggetti a formazione di condensa a causa di considerevoli

escursioni termiche.

xix

Modalità d'uso per garantire la sicurezza 4

• Luoghi esposti a gas corrosivi o infiammabili.

• Luoghi esposti a polvere (in particolare polvere metallica) o agenti salini.

• Luoghi esposti ad acqua, oli o agenti chimici.

• Luoghi soggetti a urti o vibrazioni al di fuori dei limiti specificati nelle

caratteristiche.

Prendere misure adeguate e sufficienti quando si installano sistemi nei luoghi

di seguito riportati. Misure inadeguate o insufficienti potrebbero provocare un

malfunzionamento.

• Luoghi soggetti a elettricità statica o altre forme di disturbi.

• Luoghi soggetti a forti campi elettromagnetici.

• Luoghi potenzialmente esposti a radioattività.

• Luoghi in prossimità di fonti di alimentazione.

■ Montaggio

Prima di procedere all'installazione e al montaggio, leggere i suggerimenti

forniti nel manuale dell'operatore di ciascun prodotto.

■ Cablaggio

• Utilizzare cavi riportati nella seguente tabella per collegare i dispositivi di

I/O esterni ai prodotti.

Filo rigido

Filo

semirigido

(flessibile)

0,2 … 2,5 mm

0,34 … 1,5 mm

I fili semirigidi devono essere preparati collegando i puntali con

collari isolanti in plastica (compatibili con lo standard DIN 46228-4)

prima di eseguire la connessione.

2

(AWG 24 … AWG 12)

2

(AWG 22 … AWG 16)

• Prima di effettuare il cablaggio, disattivare l'alimentazione, altrimenti

i dispositivi esterni collegati ai prodotti potrebbero attivarsi in modo

imprevisto.

• Applicare correttamente le tensioni specificate agli ingressi dei prodotti.

L'applicazione di una tensione c.a. o c.c. non adeguata potrebbe

compromettere le funzioni di sicurezza, danneggiare i prodotti o causare

un incendio.

• Non cablare fili per i segnali degli I/O e delle comunicazioni vicino a linee

ad alta tensione o di potenza.

• Prestare attenzione alle dita quando si collegano i connettori alle prese

sui prodotti.

• Serrare il connettore DeviceNet applicando una coppia di serraggio

appropriata (da 0,25 a 0,3 N m).

• Un cablaggio errato potrebbe compromettere le funzioni di sicurezza.

Eseguire il cablaggio correttamente e verificare il funzionamento prima di

utilizzare i prodotti.

• Una volta completato il cablaggio, rimuovere l'etichetta di protezione dalla

polvere per garantire un'appropriata dissipazione del calore.

■ Scelta dell'alimentatore

Utilizzare un alimentatore c.c. che soddisfi i seguenti requisiti:

• I circuiti secondari dell'alimentatore c.c. devono essere isolati dal circuito

primario mediante isolamento doppio o rinforzato.

• L'alimentatore c.c. deve soddisfare i requisiti previsti per i circuiti di classe 2

o i circuiti a corrente/tensione limitata, come definito dallo standard UL 508.

• Il tempo di ritenzione dell'uscita deve essere di almeno 20 ms.

xx

Modalità d'uso per garantire la sicurezza 4

■ Ispezione e manutenzione periodiche

• Disattivare l'alimentazione prima di sostituire i prodotti, altrimenti i dispositivi

esterni collegati ai prodotti potrebbero attivarsi in modo imprevisto.

• Non disassemblare, riparare o modificare i prodotti, in quanto ciò potrebbe

compromettere le funzioni di sicurezza.

■ Smaltimento

• Se si smontano i prodotti per smaltirli, fare attenzione a non provocarsi

lesioni.

xxi

Modalità d'uso per garantire la sicurezza 4

xxii

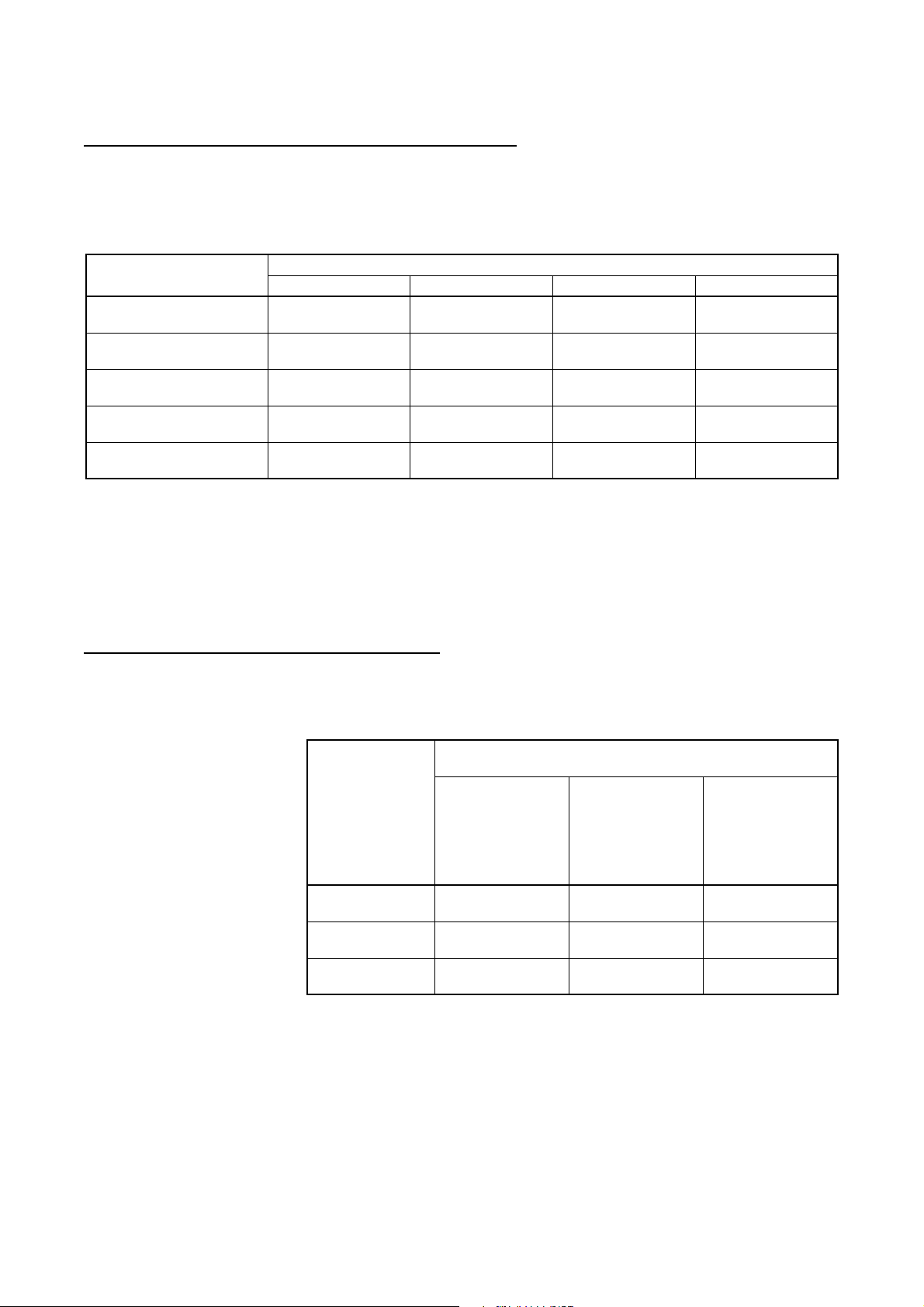

Aggiornamento della versione di Network Configurator

Aggiornare dalla versione 1.6@ alla versione 2.0@

Network Configurator WS02-CFSC1-E è stato aggiornato dalla versione 1.6@

alla 2.0@. Nella tabella seguente sono riportati i dettagli dell'aggiornamento.

Voce Ver. 1.6@ Ver. 2.0@

Funzioni di configurazione di rete

Supporto per più reti

- Aggiunta ed eliminazione della vista rete

- Commutazione delle visualizzazioni della

vista rete

- Copia delle configurazioni di rete

- Visualizzazione dei rapporti di connessione

Funzioni per NE1A-EDR01

(router IP-DeviceNet/EtherNet)

Procedura guidata parametri di I/O Non disponibile Disponibile

Verifica delle configurazioni durante

lo scaricamento dalla rete

Modifica delle modalità di più dispositivi

in batch

Verifica di più dispositivi in batch Non disponibile Disponibile

Registrazione in batch nel master

di sicurezza

Commutazione della visualizzazione dei

parametri standard e di espansione nella

finestra di impostazione del dispositivo

EDS (serie DST1)

Sostituzione dei collegamenti Non disponibile Disponibile

Sostituzione dei commenti degli I/O

in batch

Visualizzazione della configurazione

di connessione dei dispositivi

Aggiornamento automatico dei blocchi

funzione definiti dall'utente

Impostazione dei parametri utilizzati nei

blocchi funzione definiti dall'utente

Visualizzazione delle posizioni in cui non

è consentito effettuare sostituzioni

(ad esempio, per i blocchi funzione)

Spostamento e salvataggio delle

posizioni dei collegamenti di linea

Procedura migliorata per la modifica

dei numeri di I/O dei blocchi funzione

Intervallo esteso per l'esecuzione delle

funzioni di copia e incolla.

Non disponibile Disponibile

(è possibile stabilire più sistemi

DeviceNet in un progetto)

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Funzioni di programmazione

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

Non disponibile Disponibile

I numeri di I/O possono essere

eliminati se il collegamento

viene eseguito all'ingresso

o all'uscita nella parte inferiore

del blocco funzione.

È possibile eseguire le funzioni

di copia e incolla solo nello

stesso programma.

Eliminazione consentita

Le funzioni di copia e incolla possono

essere eseguite tra programmi differenti.

xxiii

Versioni di unità dei controllori serie NE1A

Verifica della versione di unità

È stata introdotta una “versione di unità” per gestire i controllori di sicurezza di

rete serie NE1A in base alle diverse funzionalità presenti negli aggiornamenti

dell'unità, anche se i codici dei modelli sono gli stessi.

È possibile verificare la versione di unità sul prodotto stesso oppure

utilizzando Network Configurator.

Nota Network Configurator mantiene un numero di revisione per gestire le funzioni

dei dispositivi per DeviceNet e EtherNet/IP. Fare riferimento a “Verifica della

versione di unità con Network Configurator” a pagina xxiv per la relazione tra

le versioni di unità e le revisioni dei controllori della serie NE1A.

Verifica della versione

di unità sull'etichetta

del prodotto

La versione di unità (ver. @.@) viene riportata accanto al numero di lotto sulla

targhetta dei prodotti come indicato di seguito.

• Le versioni di unità dei controllori NE1A-SCPU01 e NE1A-SCPU02

partono dalla versione 1.0.

• I controllori la cui versione di unità non è riportata sull'etichetta vengono

definiti controllori precedenti alla versione 1.0.

Targhetta prodotto

La versione di unità è indicata qui.

(ad esempio Ver. 1.0)

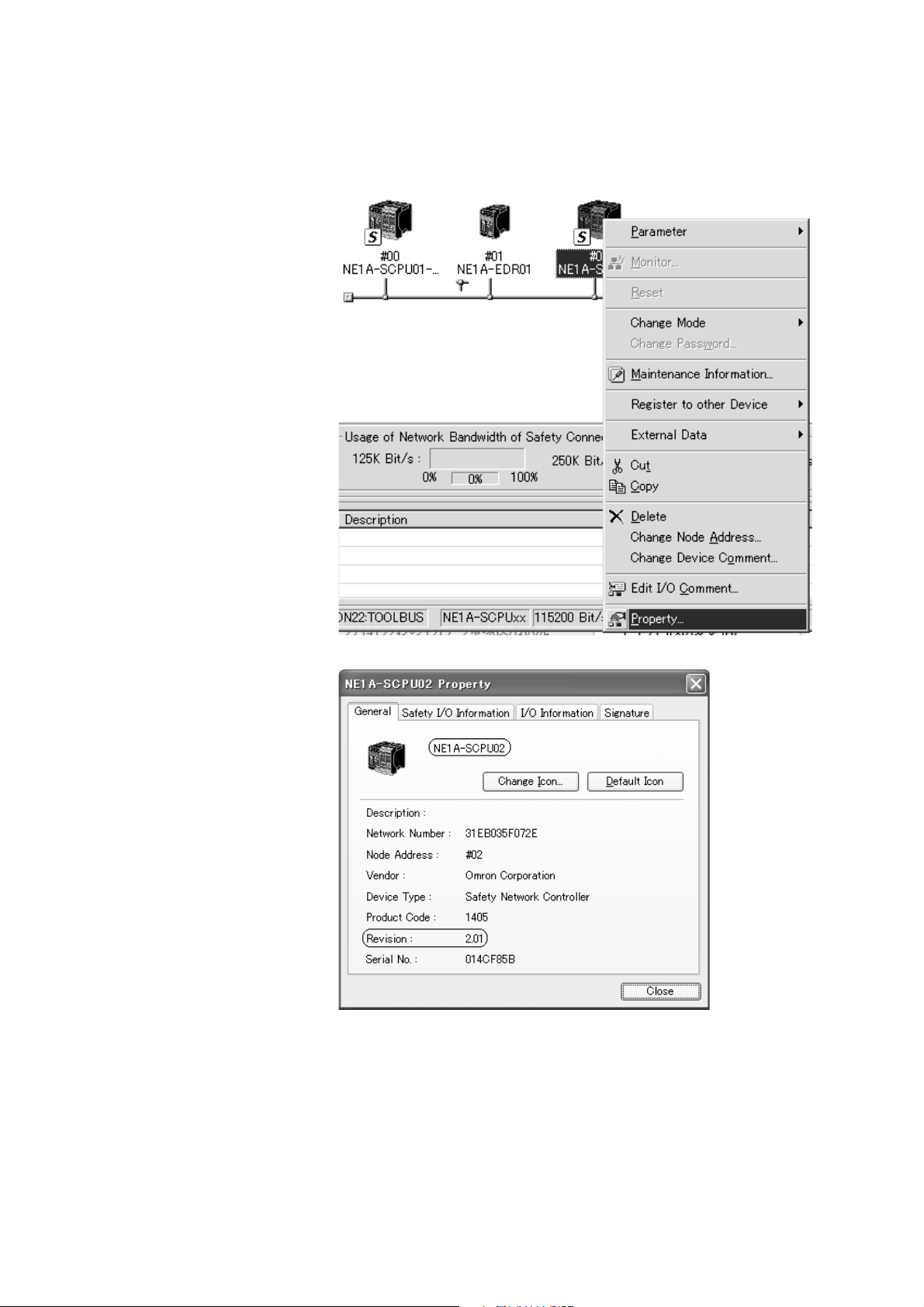

Verifica della versione

di unità con Network

Configurator

xxiv

È possibile utilizzare la seguente procedura per verificare la versione di unità

tramite Network Configurator versione 1.6 o successiva.

1. Selezionare Network – Upload per caricare le informazioni sulla

configurazione.

2. Fare clic con il pulsante destro del mouse sull'icona del controllore per

visualizzare il menu a comparsa mostrato di seguito.

Selezionare Property dal menu.

Verrà visualizzata la finestra Property del controllore.

xxv

Il codice modello (nome dispositivo) e la revisione del controllore vengono

visualizzati nella finestra Property. I controllori serie NE1A supportati dalla

versione 2.0@ sono elencati nella seguente tabella.

Modello Nome dispositivo Codice di revisione Versione di unità

NE1A-SPU01 NE1A-CPU01 1.01 Pre-Ver. 1.0

NE1A-SCPU01-V1 NE1A-SCPU01-V1 1.01 1.0

NE1A-SCPU01-V1 NE1A-SCPU01-V1 2.01 2.0

NE1A-SCPU02 NE1A-SCPU02 1.01 1.0

NE1A-SCPU02 NE1A-SCPU02 2.01 2.0

Verifica della versione di unità sull'etichetta del prodotto

Le seguenti etichette delle versioni di unità vengono distribuite con il controllore.

Tali etichette possono essere apposte sul lato anteriore dei controllori per

differenziare controllori con versioni di unità diverse dal lato anteriore del

controllore.

xxvi

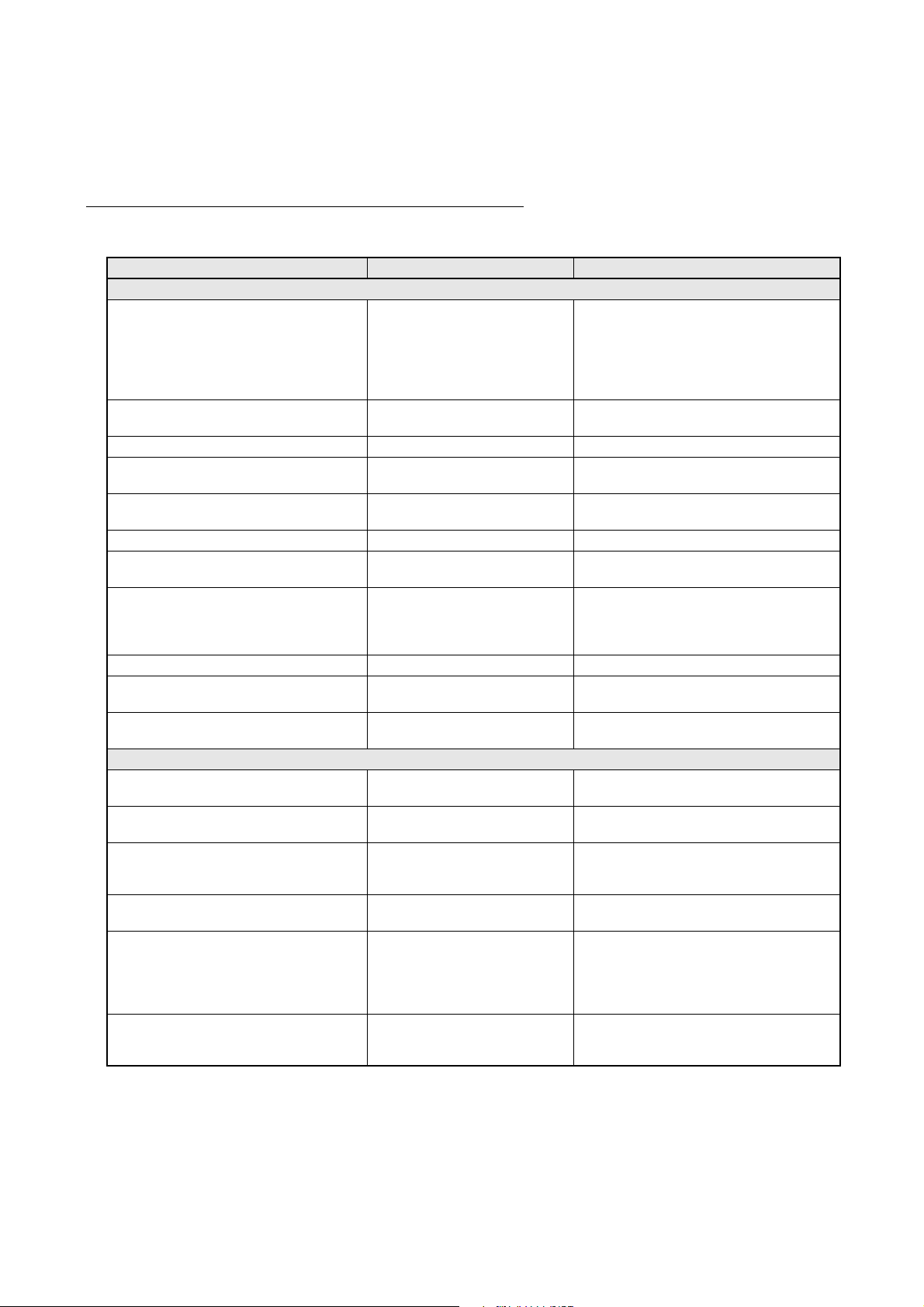

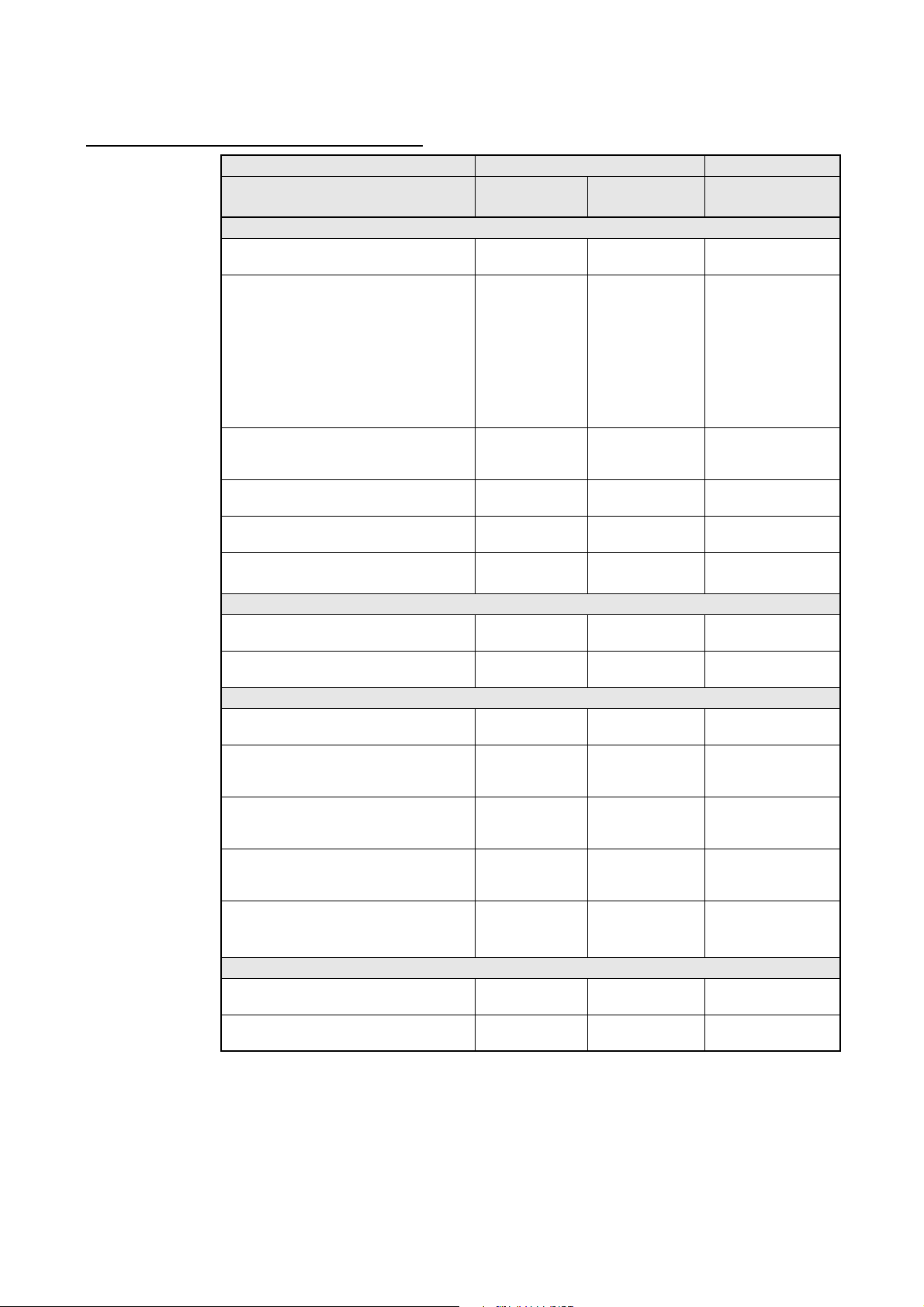

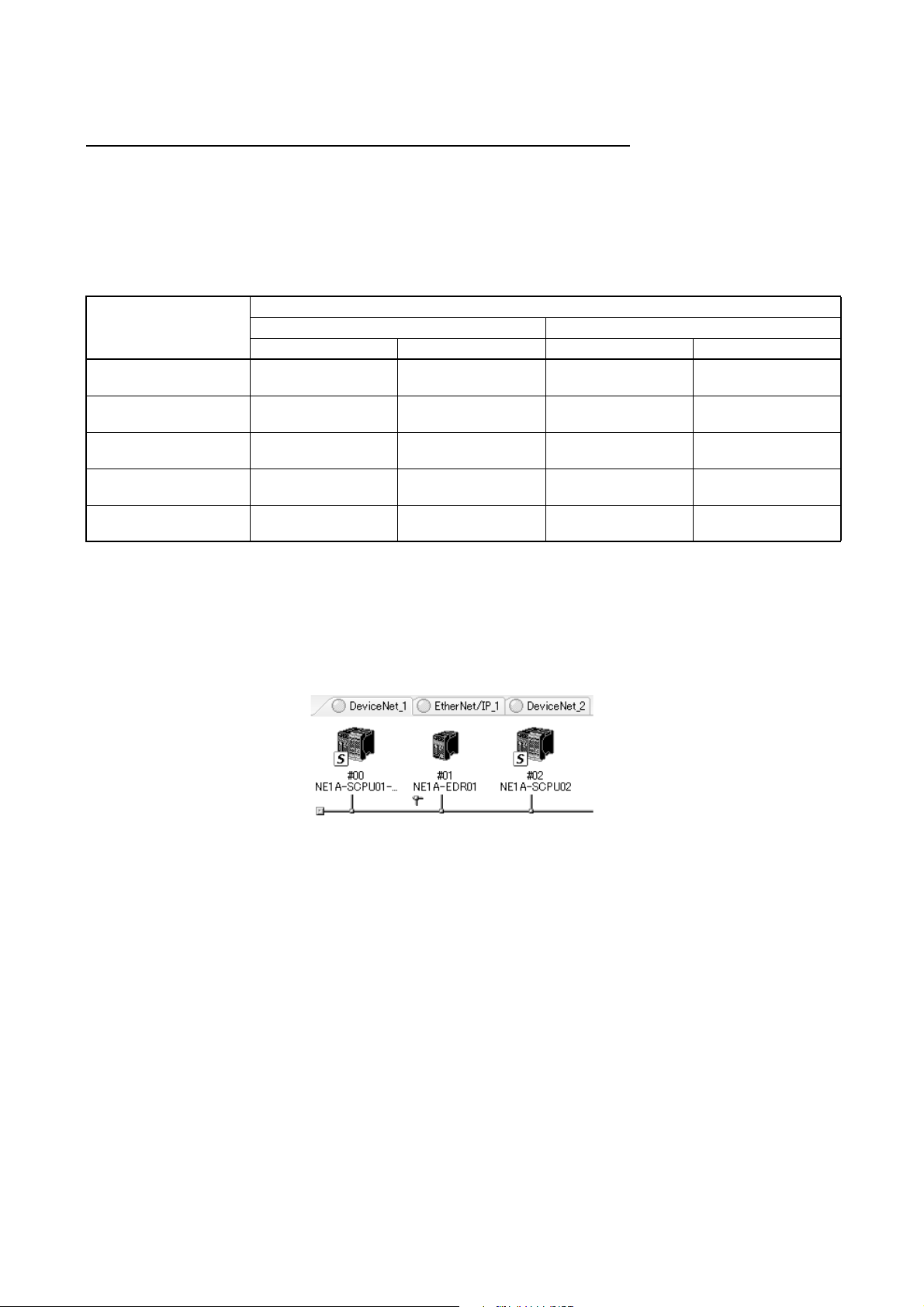

Versioni di unità e funzioni supportate

Modello NE1A-SCPU01-V1 NE1A-SCPU02

Versione di unità

Funzione

Operazioni logiche

Dimensione del programma

(numero totale dei blocchi funzione)

Blocchi funzione aggiunti

• Flip-flop RS

• Connettore multiplo

•Muting

• Interruttore di attivazione

• Generatore di impulsi

• Contatore

• Comparatore

Selezione del fronte di salita come

condizione di reset per i blocchi

funzione di reset e di riavvio

Uso dello stato degli I/O locali nella

programmazione logica

Uso dello stato generale dell'Unità nella

programmazione logica

Ritardo esecuzione programma --- Disponibile

Funzioni di controllo degli I/O

Contatore delle operazioni

di commutazione dei contatti

Monitoraggio dei tempi di attivazione

totale

Funzioni di comunicazioni DeviceNet

Numero delle connessioni di I/O di

sicurezza nel master di sicurezza

Selezione delle azioni di I/O di

sicurezza dopo un errore nelle

comunicazioni

Aggiunta dello stato delle uscite locali

ai dati di invio durante il funzionamento

dello slave.

Aggiunta del monitoraggio degli

ingressi locali ai dati di invio durante

il funzionamento dello slave.

Comunicazioni con dispositivi su altre

reti (collegamenti non in linea)

Funzioni che supportano l'avvio del sistema e il ripristino a seguito di errori

Salvataggio del registro degli errori non

fatali nella memoria non volatile

Aggiunta degli errori dei blocchi

funzione nel registro degli errori.

Pre-Ver. 1.0 Ver. 1.0/Ver. 2.0 Ver. 1.0/Ver. 2.0

128 254 254

--- Disponibile Disponibile

--- Disponibile Disponibile

--- Disponibile Disponibile

--- Disponibile Disponibile

Disponibile

(solo versione 2.0)

--- Disponibile Disponibile

--- Disponibile Disponibile

16 32 32

--- Disponibile Disponibile

--- Disponibile Disponibile

--- Disponibile Disponibile

--- Disponibile

(versione

Modulo 2.0 solo)

--- Disponibile Disponibile

--- Disponibile Disponibile

(solo versione 2.0)

Disponibile

(versione

Modulo 2.0 solo)

xxvii

Versioni di unità e dispositivi di programmazione

È necessario utilizzare il Network Configurator versione 2.0@ o successiva

quando si utilizza un controllore logico della sicurezza NE1A-SCPU01-V1

o NE1A-SCPU02 con una versione di unità 2.0.

Nella tabella seguente viene descritto il rapporto tra le versioni di unità e le

versioni di Network Configurator.

Codice modello Network Configurator

Ver. 1.3@ Ver. 1. 5@ Ver. 1.6@ Ver. 2. 0@

NE1A-SCPU01

Pre-Ver. 1.0

NE1A-SCPU01-V1

Ver. 1.0

NE1A-SCPU02

Ver. 1.0

NE1A-SCPU01-V1

Ver. 2.0

NE1A-SCPU02

Ver. 2.0

Utilizzabile. Utilizzabile. Utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. Utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. Utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. Utilizzabile.

Nota Utilizzabile come controllore logico della sicurezza con versione di unità 1.0.

Nota (1) È possibile aggiornare gratuitamente Network Configurator versione

1.5@ o precedente a versione 1.6@.

(2) Quando si utilizza Network Configurator versione 1.6@, non vi sono

differenze di funzionamento nei controllori logici della sicurezza NE1ASCPU01-V1 e NE1A-SCPU02 dovute alla versione di unità 2.0.

Utilizzabile.

(nota)

Utilizzabile.

(nota)

Versioni di unità e dati di configurazione

Nella tabella seguente sono riportati i rapporti tra le versioni di unità dei

controllori serie NE1A nei file di configurazione della rete creati con il Network

Configurator versione 2.0@ e la versione di unità dei controllori serie NE1A su

cui vengono scaricati i file di configurazione.

Versioni di unità

dei controllori

serie NE1A

nei file di

configurazione

della rete creati

con Network

Configurator

versione 2.0@

Pre-Ver. 1.0 Scaricamento

Ver. 1.0 Non consentito Scaricamento

Ver. 2.0 Non consentito Non consentito Scaricamento

Nota (1) Lo scaricamento è consentito se il tipo di dispositivo viene modificato

utilizzando la funzione disponibile in Network Configurator versione

2.0@. Per informazioni dettagliate, fare riferimento al “Conversione di

sistemi in nuove versioni dei controllori NE1A” a pagina xxix.

(2) È possibile utilizzare solo funzioni per la versione 1.0.

Controllore serie NE1A su cui viene scaricato il file di

Pre-Ver. 1.0 Ver. 1.0 Ver. 2.0

consentito

configurazione

Non consentito

(nota 1)

consentito

Non consentito

(nota 1)

Scaricamento

consentito (nota 2)

consentito

xxviii

Nota Non è possibile scaricare i dati di configurazione creati per la versione di unità 2.0

in un controllore con versione di unità 1.0. Verificare la versione di unità del

controllore prima di creare i dati di configurazione.

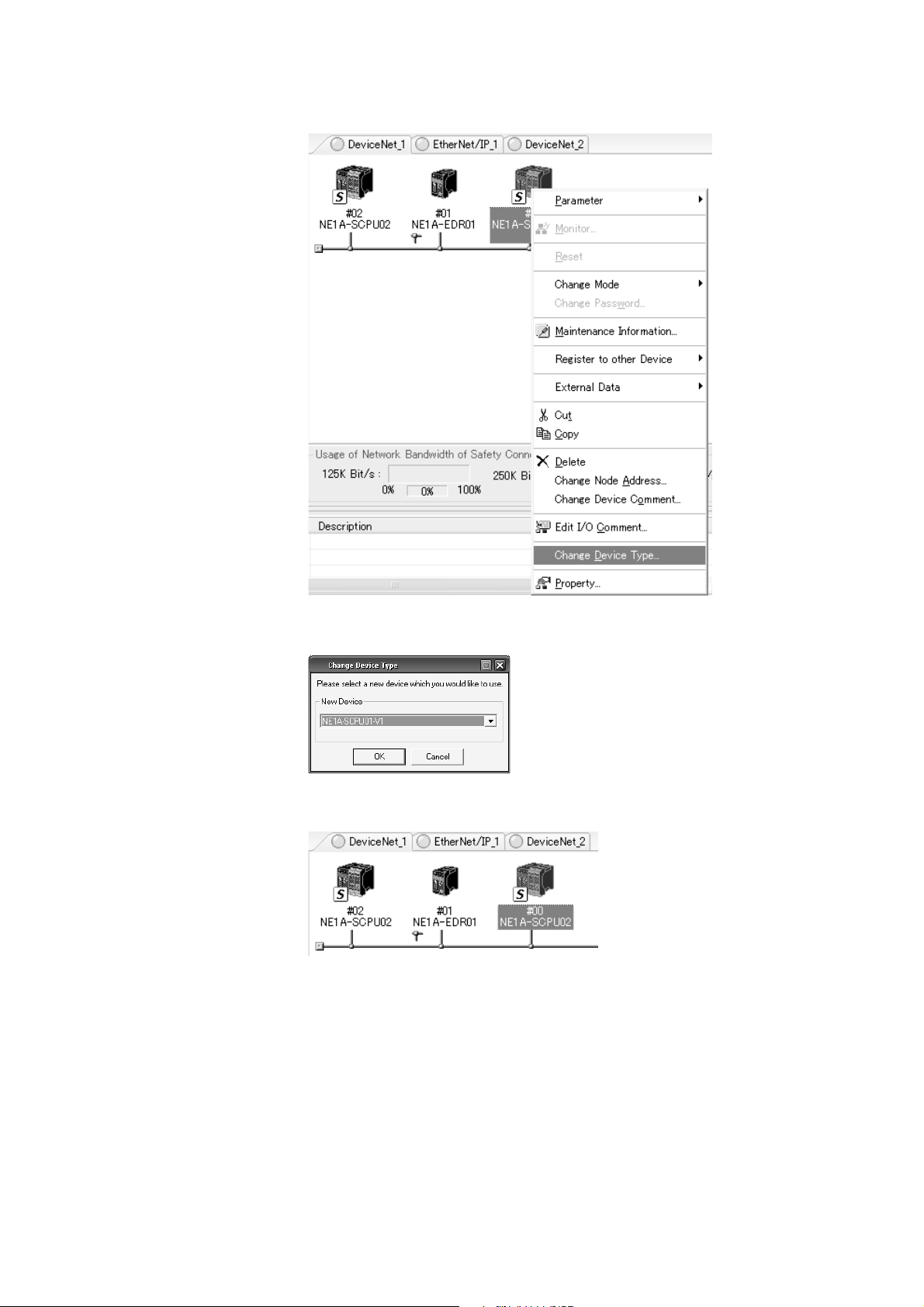

Conversione di sistemi in nuove versioni dei controllori NE1A

Vengono aggiunte funzioni e viene espansa la funzionalità in vari modi per

i controllori serie NE1A. Affinché si possano utilizzare le nuove funzionalità,

è possibile cambiare il tipo di dispositivo presente in un file di configurazione

della rete esistente passando a una versione superiore.

Nella seguente tabella vengono mostrati i tipi di dispositivi di controllo serie

NE1A nei file di configurazione della rete e i tipi di dispositivi a cui possono

essere aggiornati.

Tipo di dispositivo

prima della modifica

NE1A-SCPU01

Pre-Ver. 1.0

NE1A-SCPU01-V1

Ver. 1.0

NE1A-SCPU02

Ver. 1.0

NE1A-SCPU01-V1

Ver. 2.0

NE1A-SCPU02

Ver. 2.0

Tipo di dispositivo dopo la modifica

NE1A-SCPU01-V1 NE1A-SCPU02

Ver. 1.0 Ver. 2.0 Ver. 1.0 Ver. 2.0

Utilizzabile. Utilizzabile. Utilizzabile. Utilizzabile.

--- Utilizzabile. Utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. --- Utilizzabile.

Non utilizzabile. --- Non utilizzabile. Utilizzabile.

Non utilizzabile. Non utilizzabile. Non utilizzabile. ---

1. Leggere i dati di configurazione.

Utilizzare la seguente procedura per leggere i dati di configurazione con

Network Configurator versione 1.6@ o successiva.

• Leggere i dati di configurazione salvati sul computer.

• Caricare i dati di configurazione dai dispositivi di rete.

Una volta letti i dati, la visualizzazione deve essere la seguente:

2. Convertire i dati di configurazione.

Nella configurazione di rete, fare clic con il pulsante destro del mouse sui dati

NE1A-SCPU01 da convertire in dati NE1A-SCPU01-V1 o NE1A-SCPU02

e selezionare Change Device Type dal menu a comparsa.

xxix

Selezionare il dispositivo in cui devono essere convertiti i dati nel campo New

Device e fare clic sul pulsante OK.

I dati verranno convertiti nei dati di configurazione per i nuovi dispositivi e il

modello fornito sul display verrà modificato.

3. Funzioni estese

Tutti i dati di configurazione per le funzioni estese verranno impostati sulle

impostazioni predefinite. Modificare tali impostazioni in base alle esigenze

per tutte le funzioni estese che devono essere utilizzate.

xxx

Nota (1) Quando si utilizza Network Configurator versione 1.6@ per modificare il

tipo di dispositivo, aprire la finestra di dialogo Edit Device Parameters del

controllore, selezionare una connessione nella pagina Safety

Connection e fare clic sul pulsante Update.

(2) Quando si utilizza Network Configurator versione 2.0@ per modificare il

tipo di dispositivo, le informazioni relative alla connessione verranno

aggiornate automaticamente.

Precauzioni durante l'aggiornamento dalla versione 1.3@ a una versione successiva

Compatibilità dati

I dati creati utilizzando la versione 1.3@ possono essere utilizzati con una

versione successiva senza problemi se vengono convertiti come descritto di

seguito. I dati creati con versioni successive non possono essere utilizzati con

versioni precedenti; i dati caricati dal dispositivo si bloccheranno durante il

caricamento del file di progetto.

Procedura per la conversione dalla versione 1.3@ a una versione successiva

La versione 1.5@ e successive dispongono di funzioni di verifica della

sicurezza migliori; pertanto i programmi delle versioni appartenenti a

versioni precedenti verranno controllati per sicurezza. Utilizzare la

seguente procedura per controllare i programmi.

a. Fare clic sulla scheda Logic nella finestra di dialogo Edit Device Parameters

del controllore serie NE1A, quindi fare clic sul pulsante Edit per avviare

l'editor logico.

b. Selezionare Edit – Find Function Blocks with Open Connections per

verificare che tutti gli I/O del blocco funzione siano collegati.

c. Selezionare File – Apply per salvare la logica del programma, quindi

concludere la modifica della logica del programma.

d. Ritornare alla finestra Edit Device Parameters del controllore serie NE1A

e fare clic sul pulsante OK.

Nota I dati creati utilizzando la versione 1.3@ non possono essere monitorati in linea.

Convertire sempre i dati nella versione 1.5@ e scaricarli prima di eseguire il

monitoraggio in linea.

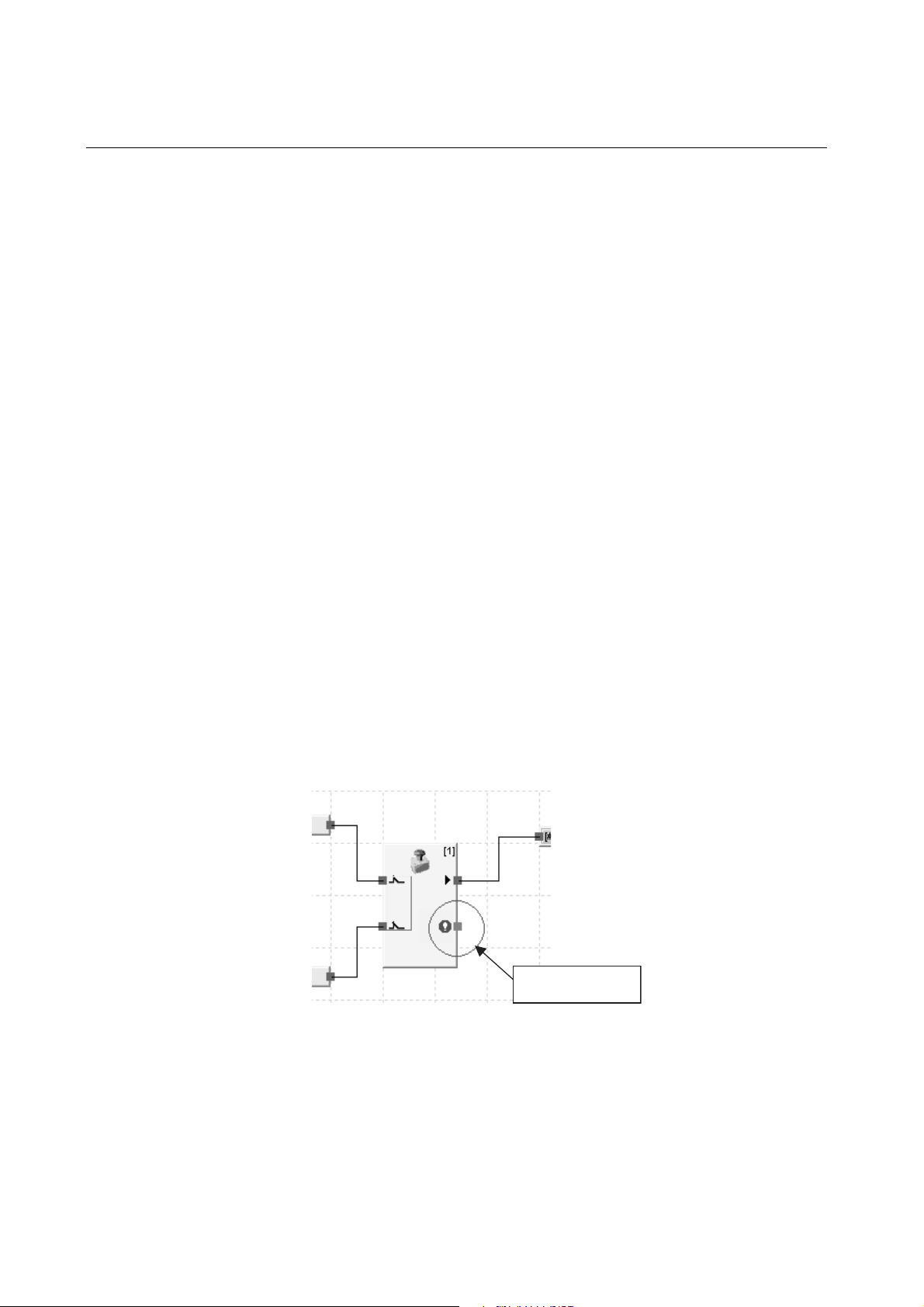

Gestione dei blocchi funzione con connessioni di I/O aperte

È ancora possibile scaricare le uscite dei blocchi funzione con connessioni

aperte nei dati versione 1.3@ (vedere il diagramma seguente).

Tuttavia, se sono presenti uscite connessioni aperte, non è possibile

effettuare lo scaricamento con la versione 1.5@ o successiva (per migliorare

la validità del programma).

Connessione aperta

Per questo motivo, i dati creati utilizzando la versione 1.3@ non possono essere

scaricati per essere utilizzati con la versione 1.5@ o successiva. Se i dati della

versione 1.3@ contengono connessioni aperte, utilizzare la funzione Search Open

Connection e utilizzare la pagina Set Output Point nella finestra di dialogo relativa al

blocco funzione con connessioni aperte per disattivare le uscite o collegare le

connessioni aperte alle etichette di I/O corrispondenti alle uscite.

xxxi

Nota Le versioni 1.5@ e successive dispongono di funzioni per la creazione di caselle

di testo sulle schermate del programma e la modifica del colore delle etichette

di I/O. Tuttavia, i dati relativi alle caselle di testo e al colore delle etichette di I/O

non vengono salvati nel controllore serie NE1A durante il caricamento. Per

questo motivo, i dati relativi alle caselle di testo e al colore delle etichette di I/O

non vengono memorizzati durante il caricamento del programma.

xxxii

CAPITOLO 1

1-1 Panoramica su DeviceNet Safety . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

1-1-1 Informazioni su DeviceNet Safety . . . . . . . . . . . . . . . . . . . . . . . . . . 2

1-2 Panoramica sul controllore di sicurezza di rete. . . . . . . . . . . . . . . . . . . . . . . . 3

1-2-1 Informazioni sul controllore di sicurezza di rete serie NE1A . . . . . 3

1-2-2 Caratteristiche della serie NE1A . . . . . . . . . . . . . . . . . . . . . . . . . . . 4

1-2-3 Modelli standard . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5

1-3 Panoramica sui terminali di I/O di sicurezza . . . . . . . . . . . . . . . . . . . . . . . . . 6

1-3-1 Informazioni sui terminali di I/O di sicurezza della serie DST1 . . . 6

1-3-2 Funzioni dei terminali di I/O di sicurezza . . . . . . . . . . . . . . . . . . . . 7

1-3-3 Modelli standard . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

1-4 Panoramica su Network Configurator. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

1-4-1 Informazioni su Network Configurator . . . . . . . . . . . . . . . . . . . . . . 9

1-4-2 Caratteristiche del Network Configurator. . . . . . . . . . . . . . . . . . . . . 9

1-4-3 Requisiti di sistema. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 10

1-4-4 Modelli standard . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 10

1-5 Procedura di base per l’avvio del sistema . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

1-5-1 Progettazione e programmazione del sistema. . . . . . . . . . . . . . . . . . 11

1-5-2 Installazione e cablaggio. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12

1-5-3 Configurazione . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

1-5-4 Verifica . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Panoramica

1

Panoramica su DeviceNet Safety

1-1 Panoramica su DeviceNet Safety

1-1-1 Informazioni su DeviceNet Safety

DeviceNet è una rete di campo aperta, multiproduttore e a più bit che

combina i controlli dei macchinari, quelli della linea con il livello delle

informazioni di supervisione. La rete DeviceNet Safety aggiunge funzioni di

sicurezza al convenzionale protocollo di comunicazione DeviceNet standard.

Il concetto DeviceNet Safety è stato approvato da un organismo notificato

indipendente (TÜV Rhineland).

Così come avviene per DeviceNet, a una rete DeviceNet Safety è possibile

collegare dispositivi di terze parti compatibili DeviceNet Safety. È possibile,

inoltre, combinare e collegare nella stessa rete dispositivi compatibili con

DeviceNet e dispositivi compatibili con il sistema DeviceNet Safety.

Combinando prodotti compatibili con DeviceNet Safety, è possibile costruire

un sistema di sicurezza che soddisfa i requisiti del livello di integrità della

sicurezza (SIL) 3, come definito nello standard IEC 61508 (Functional Safety

of Electrical, Electronic and Programmable Electronic Safety-related

Systems) e i requisiti della categoria di sicurezza 4 della normativa EN 954-1.

Capitolo 1-1

Controllo della sicurezza mediante

controllore di sicurezza di rete

Comunicazioni di I/O remoti di sicurezza

-

Controllore di sicurezza di rete

-

Funzioni di master di sicurezza

-

Funzioni di slave standard

Comunicazioni di sicurezza

Terminale di I/O di sicurezza

-

Funzioni di slave di sicurezza

-

Funzioni di slave standard

Network Configurator

Configurazione

di sicurezza

Controllore di sicurezza di rete

-

Funzioni di slave di sicurezza

-

Funzioni di slave standard

Configurazione

Controllo e monitoraggio standard

mediante PLC standard

Comunicazioni di I/O remoti standard

-

Scambio di messaggi espliciti

-

standard

Comunicazioni standard

PLC standard e master

Slave standard

2

Panoramica sul controllore di sicurezza di rete Capitolo 1-2

1-2 Panoramica sul controllore di sicurezza di rete

1-2-1 Informazioni sul controllore di sicurezza di rete serie NE1A

I controllori di sicurezza di rete serie NE1A offrono varie funzioni, quali

operazioni logiche di sicurezza, controllo degli I/O di sicurezza e protocollo

DeviceNet Safety. I controllori serie NE1A consentono all'utente di costruire

una rete e un sistema di sicurezza in grado di soddisfare i requisiti del SIL3

definito nelle specifiche IEC 61508 (Functional Safety of Electrical, Electronic,

and Programmable Electronic Safety-related Systems) e i requisiti della

categoria di sicurezza 4 delle normative EN 954-1.

Nell'esempio mostrato di seguito, il sistema di sicurezza implementato con il

controllore serie NE1A e il sistema di monitoraggio implementato con il PLC

standard sono realizzati sulla stessa rete.

• Come controllore logico della sicurezza, il controllore serie NE1A esegue

operazioni logiche di sicurezza e controlla gli I/O locali.

• Come master di sicurezza, il controllore serie NE1A controlla gli I/O

remoti degli slave DeviceNet Safety.

• Come slave standard, il controllore serie NE1A comunica con il master

standard.

Operazioni logiche di sicurezza

e controllo degli I/O di sicurezza

Master standard

DeviceNet PLC

Slave standard

DeviceNet

Il sistema PLC NE1A monitora il

sistema di controllo della sicurezza

(SNC) utilizzando comunicazioni degli

I/O DeviceNet e messaggi espliciti.

Network Configurator

SNC

Slave DeviceNet

Safety della serie DRT1

Controllo relativo alla sicurezza Controllo non relativo alla sicurezza

Il sistema DeviceNet

Safety controlla gli I/O remoti.

3

Panoramica sul controllore di sicurezza di rete

1-2-2 Caratteristiche della serie NE1A

Operazioni logiche di sicurezza

Oltre alle funzioni logiche di base, quali AND e OR, i controllori serie NE1A

supportano anche blocchi funzione per le applicazioni di sicurezza tipiche: ad

esempio per il monitoraggio di un pulsante di arresto di emergenza o di un

finecorsa di sicurezza, consentendo di realizzare facilmente diverse applicazioni.

Blocchi funzione definiti dall'utente

È possibile combinare insieme le funzioni logiche e i blocchi funzione preparati in

precedenza per creare un blocco funzione definito dall'utente utilizzando Network

Configurator versione 1.5

per standardizzare le funzioni utilizzate di frequente per semplificarne il riutilizzo.

È, inoltre, possibile utilizzare le password per proteggere la programmazione

all'interno dei blocchi funzione trasformandoli in “caselle a sfondo nero”.

I/O locali di sicurezza

• NE1A-SCPU01(-V1) supporta un totale di 24 punti di I/O di sicurezza locale:

16 di ingresso e 8 di uscita.

• NE1A-SCPU02 supporta un totale di 48 punti di I/O di sicurezza totale:

40 di ingresso e 8 di uscita.

• È possibile rilevare errori nel cablaggio esterno.

• È possibile impostare la modalità a doppio canale per coppie di ingressi

ridondanti.

Quando è impostata la modalità a doppio canale, il controllore serie

NE1A può confrontare l’andamento dei segnali di ingresso e la durata

della discrepanza tra segnali di ingresso.

• È possibile impostare la modalità a doppio canale per coppie di uscite locali

ridondanti. Quando è impostata la modalità a doppio canale, il controllore

serie NE1A consente di valutare l'andamento dei segnali in uscita.

@

Capitolo 1-2

o successiva. Tale blocco funzione può essere utilizzato

Comunicazioni DeviceNet Safety

• Come master di sicurezza, un controllore serie NE1A precedente alla

• Come master di sicurezza, tutti controllori serie NE1A con versione superiore

• Come slave di sicurezza, il controllore serie NE1A è in grado di eseguire

Comunicazioni DeviceNet standard

Come slave standard, il controllore serie NE1A è in grado di eseguire

comunicazioni di I/O standard con un master standard per un massimo

di 2 connessioni che utilizzano fino a 16 byte per connessione.

Modalità di controllore autonomo

È possibile utilizzare il controllore serie NE1A come controllore autonomo

disattivando le relative comunicazioni DeviceNet.

versione 1.0 è in grado di eseguire comunicazioni di I/O di sicurezza con un

massimo di 16 connessioni, utilizzando fino a 16 byte per connessione.

alla 1.0 sono in grado di eseguire comunicazioni di I/O di sicurezza con

un massimo di 32 connessioni, utilizzando fino a 16 byte per connessione.

comunicazioni di I/O di sicurezza per un massimo di 4 connessioni che

utilizzano fino a 16 byte per connessione.

4

Panoramica sul controllore di sicurezza di rete Capitolo 1-2

Configurazione con software grafico

• Un tool grafico viene fornito sia per la configurazione della rete sia per la

programmazione logica. Consente di configurare e programmare con facilità.

• Da Devicenet Configurator è possibile accedere a un editor per la

programmazione della logica di sicurezza.

• È possibile scaricare e caricare dati di configurazione e monitorare dispositivi

in linea tramite DeviceNet, USB o la porta periferica di un PLC OMRON.

Avvio del sistema e diagnostica degli errori

• È possibile verificare le informazioni sugli errori utilizzando lo storico degli

errori o le spie sulla parte anteriore dei controllori serie NE1A.

• Le informazioni sullo stato interno dei controllori serie NE1A possono

essere monitorate da un PLC standard allocando le informazioni nel

master standard. o da un PLC di sicurezza, allocando tali informazioni nel

master di sicurezza.

Controllo di accesso mediante password

• I dati di configurazione del controllore serie NE1A sono protetti mediante

password.

• Anche i file di configurazione della rete (file di progetto) creati con

DeviceNet Configurator sono protetti mediante password.

• I programmi e i blocchi funzione definiti dall'utente possono essere

protetti tramite password utilizzando Network Configurator versione 1.5@

o successiva.

1-2-3 Modelli standard

Modello Caratteristiche Numero di I/O

Ingressi di

sicurezza

NE1A-SCPU01 Controllore di sicurezza di rete 16 ingressi 4 uscite 8 uscite

NE1A-SCPU01-V1,

versione di unità 1.0

NE1A-SCPU02,

versione di unità 1.0

NE1A-SCPU01-V1,

versione di unità 2.0

NE1A-SCPU02,

versione di unità 2.0

16 ingressi 4 uscite 8 uscite

40 ingressi 8 uscite 8 uscite

16 ingressi 4 uscite 8 uscite

40 ingressi 8 uscite 8 uscite

Uscite di test Uscite di

sicurezza

5

Panoramica sui terminali di I/O di sicurezza

Capitolo 1-3

1-3 Panoramica sui terminali di I/O di sicurezza

1-3-1 Informazioni sui terminali di I/O di sicurezza della serie DST1

I terminali di I/O di sicurezza supportano il protocollo DeviceNet Safety

e forniscono diverse funzioni per il sistema di sicurezza. I terminali di I/O di

sicurezza consentono a un utente di costruire un sistema di sicurezza in

grado di soddisfare i requisiti del livello di integrità della sicurezza (SIL) 3

definito nello standard IEC 61508 (Functional Safety of Electrical/Electronic/

Programmable Electronic Safety-related Systems) e i requisiti della categoria

di sicurezza 4 della normativa EN 954-1.

I dati degli I/O di sicurezza della serie DST1 vengono trasmessi tramite

comunicazione degli I/O di sicurezza conforme al protocollo DeviceNet Safety,

mentre l'elaborazione dei dati viene eseguita nel controllore di sicurezza di rete.

Lo stato dei dati degli I/O di sicurezza può inoltre essere monitorato in un PLC

standard in una rete DeviceNet esistente tramite comunicazioni degli I/O

standard o scambio di messaggi espliciti.

Della serie DST1

Terminale di I/O

di sicurezza

Interruttore

di arresto

di emergenza

Network Configurator

Finecorsa

di blocco

di sicurezza

DeviceNet

Interruttore

a due mani

Finecorsa

di sicurezza

Interruttore

di attivazione

Barriera a cortina fotoelettrica di sicurezza

Controllore

di sicurezza

di rete

Della serie DST1

Terminale di I/O

di sicurezza

Relè

di sicurezza

Unità di sicurezza a relè

Valvola

PLC standard

Modulo master DeviceNet

Contattore

6

Panoramica sui terminali di I/O di sicurezza Capitolo 1-3

1-3-2 Funzioni dei terminali di I/O di sicurezza

Ingressi di sicurezza

• È possibile collegare dispositivi di uscita a semiconduttore quali barriere

a cortina fotoelettriche nonché dispositivi di uscita a contatti puliti quali

interruttori di arresto di emergenza.

• È possibile rilevare errori nel cablaggio esterno.

• È possibile impostare ritardi di ingresso (ritardi all’attivazione e alla

disattivazione).

• È possibile impostare la modalità a doppio canale per coppie di ingressi

locali ridondanti per garantire la conformità alla categoria 4.

In questa modalità, è possibile valutare le sequenze dei segnali in

ingresso e la durata della loro discrepanza.

Uscite di test

• Sono disponibili 4 uscite di test indipendenti.

• È possibile rilevare quando una lampada di muting non è collegata

(impostazione supportata solo per il terminale T3).

• Le uscite di test possono essere utilizzare come terminali di alimentazione

per dispositivi come sensori.

• Le uscite di test possono essere utilizzate come terminali di uscita

standard per uscite di monitoraggio.

Uscite di sicurezza

■ Uscite a semiconduttore

■ Uscite a relè

Comunicazioni DeviceNet Safety

In qualità di slave di sicurezza, il terminale di I/O di sicurezza può effettuare

un massimo di quattro connessioni.

Comunicazioni DeviceNet

In qualità di slave standard, il terminale di I/O di sicurezza può effettuare con

un master standard fino a un massimo di due connessioni.

Se si seleziona Auto Connection durante la registrazione di uno slave in un

master standard, viene utilizzata una connessione di polling.

• È possibile impostare la modalità a doppio canale per coppie di uscite

locali ridondanti per garantire la conformità con categoria 4.

In questa modalità, è possibile valutare le sequenze dei segnali in uscita.

• La corrente di uscita nominale è di 0,5 A max. per uscita.

• È possibile impostare la modalità a doppio canale per coppie di uscite

ridondanti per garantire la conformità con la categoria 4.

In questa modalità, è possibile valutare le sequenze dei segnali in uscita.

• La corrente di uscita nominale è di 2 A max. per uscita.

• È possibile sostituire i relè di sicurezza.

Avvio del sistema e diagnostica degli errori

• È possibile accedere a informazioni sugli errori utilizzando lo storico degli

errori o le spie sul pannello frontale del terminale di I/O di sicurezza.

• I dati degli I/O di sicurezza e le informazioni sullo stato interno del

terminale di I/O di sicurezza possono essere monitorati da un PLC

standard, allocando tali informazioni nel master standard o da un PLC di

sicurezza, allocando tali informazioni nel master di sicurezza.

7

Panoramica sui terminali di I/O di sicurezza

Controllo di accesso mediante password

I dati di configurazione del terminale di I/O di sicurezza sono protetti mediante

password.

Inserimento ed estrazione dei connettori degli I/O

• I connettori degli I/O possono essere inseriti ed estratti.

• I connettore degli I/O sono costruiti in modo da impedire un inserimento

errato.

Cablaggio con terminali a molla

I cavi possono essere cablati senza utilizzare viti.

Funzioni di manutenzione

I terminali di I/O di sicurezza sono dotati di funzioni di manutenzione quali un

contatore delle operazioni di commutazione dei contatti, il monitoraggio del

tempo totale di attivazione e il monitoraggio del tempo di funzionamento.

1-3-3 Modelli standard

Nella seguente tabella sono riportati i tre modelli di terminali di I/O

di sicurezza della serie DST1 disponibili: il terminale di ingresso di sicurezza,

il terminale di I/O di sicurezza (uscita a semiconduttore) e il terminale di I/O di

sicurezza (uscita a relè).

Capitolo 1-3

Modello Caratteristiche Numero di I/O

Ingressi

di sicurezza

DST1-ID12SL-1 Terminale di ingresso

di sicurezza

DST1-MD16SL-1 Terminale di I/O

di sicurezza

(uscite a semiconduttore)

DST1-MRD08SL-1 Terminale di I/O

di sicurezza

(uscita a relè)

DST1-XD0808SL-1 Terminale logico 8 ingressi 4 uscite

12 ingressi 4 uscite – –

8 ingressi 4 uscite 8 uscite –

4 ingressi 4 uscite – 4 uscite

Uscite

di test

(nota)

Nota È possibile impostare ciascuna uscita come uscita di test o uscita

standard. Come uscita di test, viene utilizzata insieme a un ingresso

di sicurezza. Per rilevare spie accese scollegate, è possibile utilizzare

solo il terminaleT3.

Uscite di sicurezza

Uscite

a semicond

uttore

8 uscite –

Uscite a relè

8

Panoramica su Network Configurator Capitolo 1-4

1-4 Panoramica su Network Configurator

1-4-1 Informazioni su Network Configurator

Network Configurator WS02-CFSC1-E è un software di supporto utilizzato

per configurare, impostare e gestire una rete DeviceNet Safety mediante

operazioni eseguibili in una finestra grafica.

Network Configurator può essere utilizzato per configurare una rete

DeviceNet Safety virtuale (nella finestra Network Configuration) e monitorare

la configurazione e i parametri di ciascun dispositivo di sicurezza e standard.

1-4-2 Caratteristiche del Network Configurator

Conformità agli standard delle reti DeviceNet di sicurezza e standard

Mediante Network Configurator è possibile configurare e monitorare dispositivi

compatibili con il sistema DeviceNet Safety nonché dispositivi DeviceNet

standard esistenti. Pertanto, è in grado di supportare sistemi di realizzazione

per il controllo standard, il controllo di sicurezza o un controllo misto standard

e di sicurezza.

Più configurazioni di rete supportate (versione 2.0@ o successiva)

È possibile effettuare più configurazioni di rete DeviceNet in un progetto.

Programmazione del controllore di sicurezza di rete

Network Configurator offre strumenti di programmazione integrati per la logica

di sicurezza del controllore serie NE1A e, pertanto, consente di creare

applicazioni DeviceNet Safety con il solo utilizzo di Network Configurator.

• È possibile incorporare nella logica blocchi funzione preparati in precedenza.

È possibile selezionare dall'elenco dei blocchi funzione le funzioni AND/OR,

altre funzioni logiche, funzioni di monitoraggio di barriera fotoelettrica/porte di

sicurezza/pulsante arresto di emergenza e altri blocchi funzione preparati in

precedenza e posizionarli nell'area di lavoro per creare connessioni software

nella logica di Network Controller.

9

Panoramica su Network Configurator

• È possibile creare e riutilizzare facilmente i blocchi funzione definiti

dall'utente utilizzando Network Configurator versione 1.5@ o successiva.

È possibile creare nuovi blocchi funzione definiti dall'utente. Tali blocchi

funzione possono essere utilizzati semplicemente selezionandoli

dall'elenco dei blocchi funzione e posizionandoli nell'area di lavoro.

I blocchi funzione definiti dall'utente possono essere salvati nel file

e installati su un altro computer per utilizzarli con Network Configurator su

quel computer.

• La modifica dei blocchi funzione definiti dall'utente può essere protetta da

password.

Compatibilità con DeviceNet Configurator

Sono supportate tutte le funzioni di DeviceNet Configurator ed è possibile

utilizzare qualsiasi file creato con DeviceNet Configurator senza dovere

apportare alcuna modifica.

1-4-3 Requisiti di sistema

Per utilizzare Network Configurator, è necessario che sul computer sia

installato il seguente sistema.

Descrizione Caratteristiche

Computer Computer PC/AT IBM o compatibile con processore da 300 MHz o superiore

Almeno 256 MB di RAM

40 MB di spazio libero su disco

Schermo super VGA (800 x 600) o superiore

Unità CD-ROM o DVD

Sistema

operativo

Porta COM È richiesta una delle seguenti porte di comunicazione:

Windows® 2000 o Windows® XP

• Porta USB:

per una connessione in linea tramite la porta USB del controllore serie

NE1A (USB 1.1)

• Scheda di interfaccia DeviceNet (3G8E2-DRM21-V1):

per una connessione in linea tramite DeviceNet.

• Porta LAN:

per una connessione in linea tramite router DeviceNet-EtherNet/IP

Capitolo 1-4

1-4-4 Modelli standard

Modello Caratteristiche Componente Computer

WS02-CFSC1-E Network Configurator Disco di installazione

(CD-ROM)

10

compatibili

PC/AT IBM

o compatibile

Sistema operativo

Windows® 2000

o Windows® XP

Procedura di base per l’avvio del sistema Capitolo 1-5

1-5 Procedura di base per l’avvio del sistema

In questo manuale vengono presentati i passaggi principali necessari per

rendere operativo il sistema di sicurezza, con particolare attenzione ai

seguenti punti.

• Progettazione e programmazione del sistema

• Configurazione

• Verifica utente

1. Programmazione

e progettazione

del sistema

Installazione e cablaggio

2.

3. Configurazione

4. Verifica utente

5. Funzionamento

del sistema

1-5-1 Progettazione e programmazione del sistema

Per costruire un sistema di sicurezza ottimale, attenersi alle seguenti

procedure:

1. Scegliere e disporre i dispositivi di sicurezza e determinare le funzioni di

sicurezza da allocare a ciascun dispositivo in base ai requisiti del sistema

di sicurezza.

2. Configurare il sistema come una rete virtuale in Network Configurator.

• Registrare tutti i dispositivi. Se si sta creando un sistema di controllo

misto, ossia con controllo di sicurezza e standard, registrare sia

i dispositivi di sicurezza che quelli standard.

• Impostare i parametri di tutti i dispositivi.

• Controllare la percentuale di larghezza di banda della rete utilizzata ed

esaminare i parametri.

• Creare il programma per il controllore serie NE1A.

• Verificare il tempo di reazione del sistema per tutte le funzioni di

sicurezza.

L’utilizzo della larghezza di banda della rete e il tempo di risposta del sistema

sono influenzati da diversi fattori, tra cui la configurazione della rete, le

impostazioni dei parametri dei terminali di I/O di sicurezza e del controllore

serie NE1A e il programma del controllore serie NE1A; ripetere, quindi,

i passaggi precedenti per identificare la configurazione del sistema che

meglio soddisfa i requisiti dell'utente.

Fare riferimento alle seguenti sezioni per istruzioni sull'utilizzo di Network

Configurator.

11

Procedura di base per l’avvio del sistema

• Registrazione dei dispositivi

Fare riferimento a 3-4 Creazione di una rete virtuale.

• Modifica dei parametri dei dispositivi

Fare riferimento alla sezione 3-6 Protezione dei dispositivi tramite

password.

Fare riferimento a CAPITOLO 4 Modifica dei parametri dei terminali di I/O

di sicurezza.

Fare riferimento a CAPITOLO 5 Modifica dei parametri del controllore di

sicurezza di rete.

• Controllo della percentuale della larghezza di banda di rete utilizzata

Fare riferimento alla sezione 2-2 Allocazione della larghezza di banda

della rete e calcolo dell'EPI ottimale.

• Calcolo del tempo di reazione

Fare riferimento a 2-3 Calcolo e verifica del tempo di risposta massimo.

IMPORTANTE Allocare un numero di rete di sicurezza univoco a ciascuna rete o sottorete di

sicurezza.

1-5-2 Installazione e cablaggio

Per installare e cablare ciascun dispositivo, attenersi alle seguenti procedure:

• Installare tutti i dispositivi e impostare gli indirizzi dei nodi e le velocità di

trasmissione.

• Collegare i dispositivi di I/O.

• Collegare l'alimentazione.

• Cablare la rete DeviceNet.

• Eseguire i collegamenti USB.

Per informazioni dettagliate, fare riferimento ai seguenti manuali:

Capitolo 1-5

Voce Titolo del manuale N. cat.

Installazione di DeviceNet DeviceNet Operation Manual W267

Installazione controllore serie