LogMeIn Rescue

Guide des nouvelles fonctionnalités

Table des matières

Accès sans surveillance .........................................................................................................................................3

Description de l'accès sans surveillance ...............................................................................................................3

Fonctionnement de l'accès sans surveillance........................................................................................................3

Gestion des ordinateurs sans surveillance par le technicien ............................................................................6

Gestion des ordinateurs sans surveillance par le client....................................................................................7

Gestion de l'accès sans surveillance dans le centre d'administration....................................................................8

Activer l'accès sans surveillance pour un groupe de techniciens......................................................................8

Configuration de la méthode d'authentification pour l'accès sans surveillance ................................................8

Affecter, regrouper ou supprimer des ordinateurs sans surveillance................................................................9

Configuration iPhone par Instant Chat...................................................................................................................11

Connexion à un iPhone ou iPod touch.................................................................................................................12

Transférer en mode push des paramètres de configuration vers un iPhone ou iPod touch...................................13

Jeux de couleurs « sombre » et « clair » de la console d'assistance....................................................................... 15

Améliorations de l'administration ........................................................................................................................ 16

Enregistrer les modifications des sous-groupes.................................................................................................. 16

Désactiver le papier peint et les animations pour toutes les sessions de contrôle à distance............................... 16

Améliorations des rapports ................................................................................................................................ 16

Nouvelles options d'enregistrement de l'écran ................................................................................................... 16

Conditions générales personnalisées ..................................................................................................................17

Nouvelle autorisation : Mettre les sessions en attente.........................................................................................17

Aide contextuelle ............................................................................................................................................... 18

Amélioration de la sécurité des comptes ............................................................................................................ 18

Amélioration de l'intégration............................................................................................................................... 19

Exportation des données de session au démarrage de la session....................................................................... 19

Améliorations de Rescue+Mobile.........................................................................................................................20

Initiation d'une session par email ......................................................................................................................20

Améliorations BlackBerry...................................................................................................................................20

Lancement auto de l'applet par SMS ..................................................................................................................20

Autres améliorations d'Instant Chat ......................................................................................................................21

Nouvelles plates-formes prises en charge...........................................................................................................21

Localisation personnalisée de la version auto-hébergée d'Instant Chat..............................................................22

Ajout de HTML intégré aux nœuds linguistiques.................................................................................................22

Personnalisation de la version auto-hébergée d'Instant Chat à l'aide de JavaScript............................................23

Copyright © 2010 http://www.LogMeIn.com 2

Accès sans surveillance

Description de l'accès sans surveillance

L'accès sans surveillance permet à un technicien de se connecter à un ordinateur distant en

l'absence de l'utilisateur.

Les techniciens ne sont pas toujours en mesure de résoudre un problème en une seule session

Rescue. La tâche peut être trop longue, ou le client peut avoir besoin de son ordinateur. Le

technicien et le client peuvent s'accorder pour une deuxième session, mais il est plus pratique

pour le technicien de poursuivre le travail ultérieurement, à un horaire qui convient à tout le

monde, même lorsque le client n'est pas présent.

Fonctionnement de l'accès sans surveillance

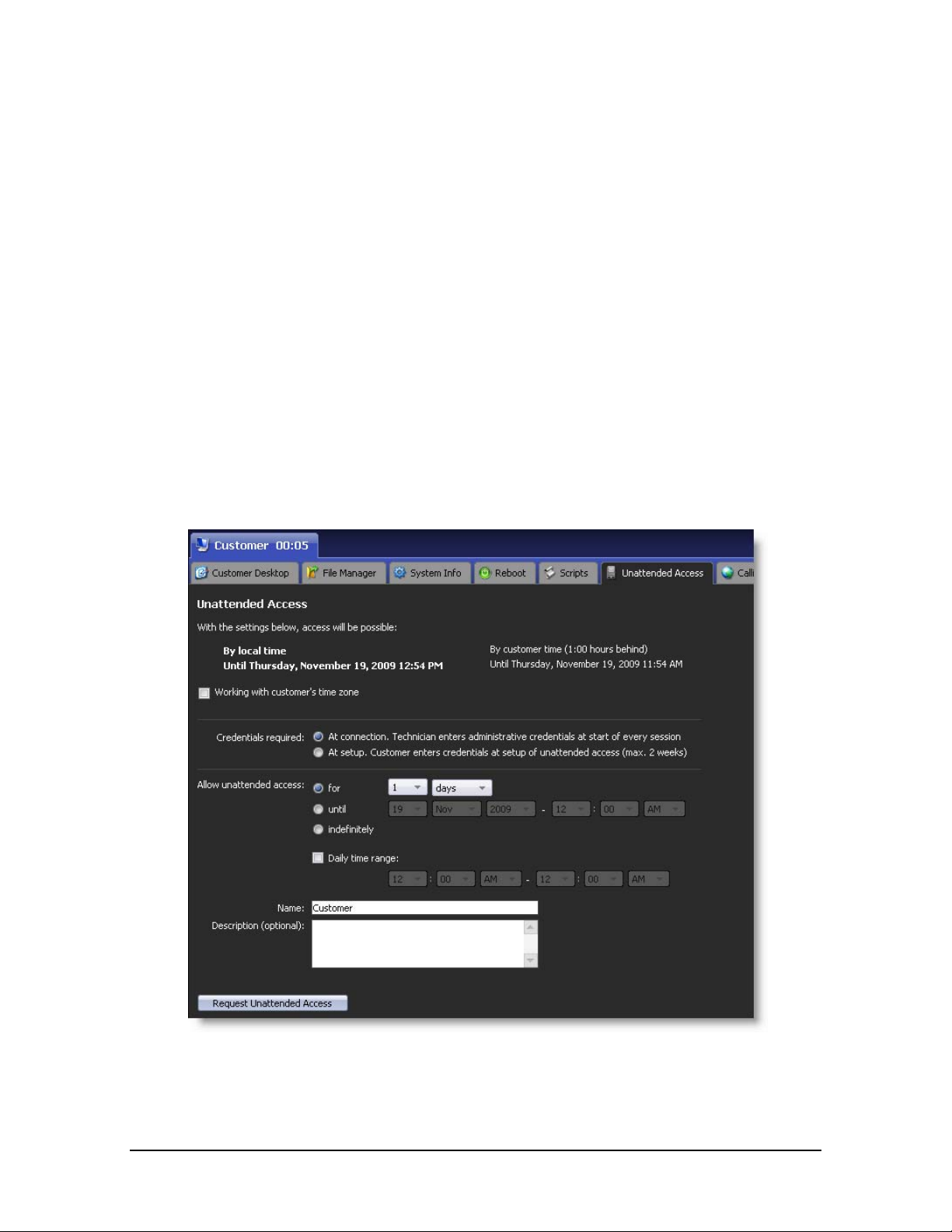

1 Le technicien demande l'accès.

a Lors d'une session active, le technicien clique sur l'onglet Accès sans surveillance.

Important : les demandes d'accès sans surveillance ne peuvent pas être envoyées lors

des sessions de types suivants : Instant Chat en mode Chat seulement, Rescue+Mobile,

Mac, Calling Card.

Copyright © 2010 http://www.LogMeIn.com 3

b En fonction des réglages d'authentification effectués dans le centre d'administration, le

technicien peut disposer des options suivantes :

i Le technicien est obligé de saisir des identifiants d'administrateur valables au

lancement de chaque session sans surveillance.

ii Utiliser les identifiants saisis par le client lors de la configuration de l'accès sans

surveillance.

c Le technicien configure la durée de l'accès sans surveillance sur spécifique ou indéfinie.

Lors de la configuration d'une durée spécifique, le technicien peut définir un nombre de

jours ou une plage de dates, y compris une plage horaire quotidienne.

Important : la durée de l'accès sans surveillance est limitée à deux semaines lorsque les

techniciens s'authentifient à l'aide des identifiants des clients.

d Le technicien clique sur Demander un accès sans surveillance pour envoyer la demande

au client.

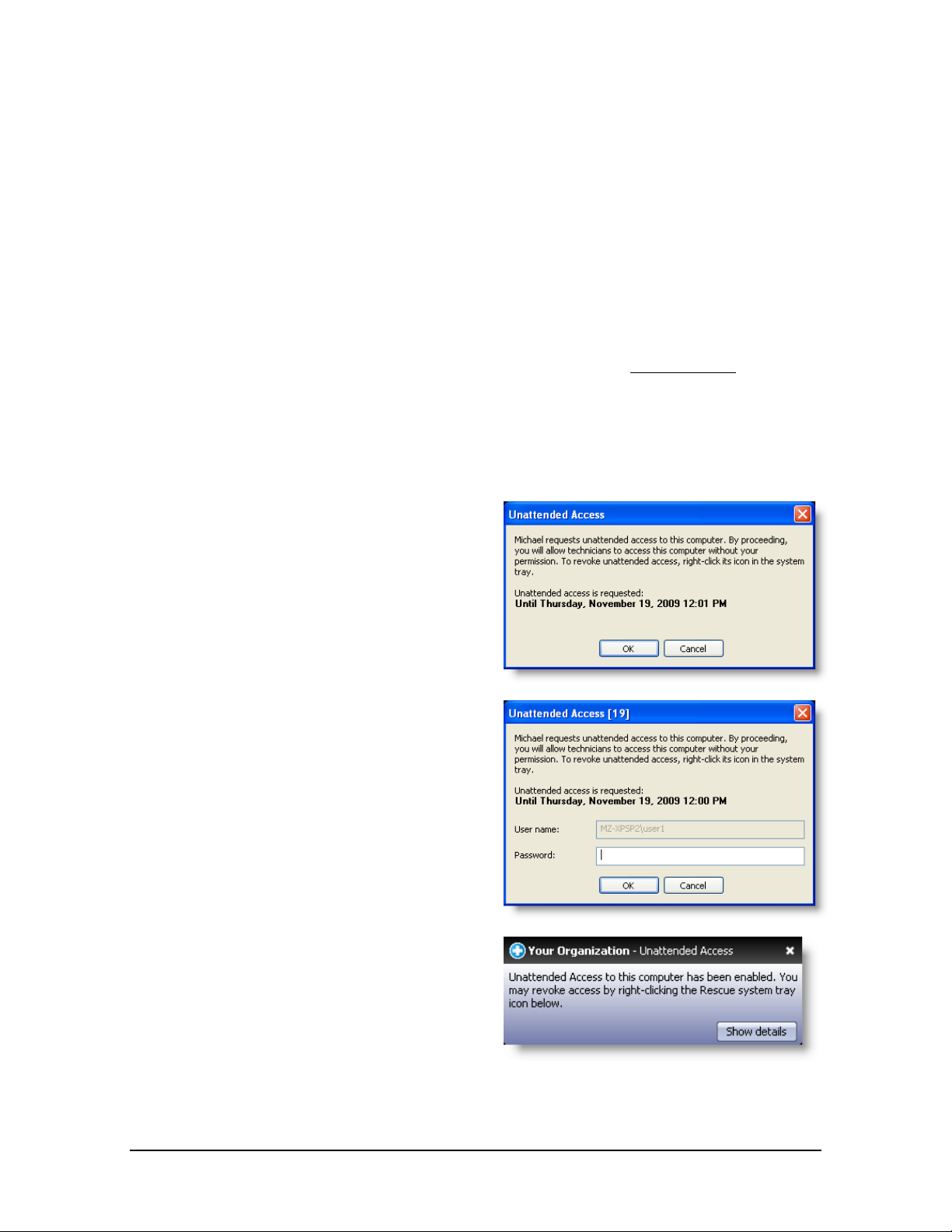

2 Le client approuve la demande.

Lorsque le technicien est invité à saisir un

identifiant administrateur au démarrage de

chaque session sans surveillance, le client

clique simplement sur OK pour approuver la

demande.

Lorsque le technicien est autorisé à utiliser

les identifiants du client, ce dernier est invité

à saisir son nom d'utilisateur et mot de

passe Windows.

Le client voit le message suivant.

Astuce : rappelez au client que le PC doit être allumé et ne doit pas être en veille pour que

Copyright © 2010 http://www.LogMeIn.com 4

le technicien puisse lancer une session sans surveillance.

La session peut être fermée.

3 Plus tard, le technicien lance une session sans surveillance.

a À l'heure prévue (ou à tout moment si l'autorisation est indéfinie), le technicien clique

sur l'icône d'accès sans surveillance et sélectionne un ordinateur dans la liste des

ordinateurs sans surveillance disponibles.

N'oubliez pas : le PC du client doit être allumé et ne doit pas être en veille pour que le

technicien puisse lancer une session sans surveillance.

b Le technicien se connecte automatiquement à l'aide des identifiants du client, ou

s'authentifie sur l'ordinateur sans surveillance à l'aide d'identifiants administrateur (voir

plus haut).

c Chaque session sans surveillance démarre comme une session Rescue ordinaire :

Tous les onglets sont disponibles (en fonction des autorisations du groupe de

techniciens)

Le contrôle à distance est disponible, mais n'est pas activé ; le technicien doit cliquer

sur Lancer une session de contrôle à distance pour pouvoir contrôler l'ordinateur

distant

Important : le bureau contrôlé reste actif lors du contrôle à distance. Toute personne à

proximité de l'ordinateur du client peut interagir avec l'ordinateur.

d À la fin de la session, l'ordinateur revient à son état initial (s'il était verrouillé, il l'est à

nouveau).

Copyright © 2010 http://www.LogMeIn.com 5

Gestion des ordinateurs sans surveillance par le technicien

Pour afficher la liste des ordinateurs accessibles, le

technicien clique sur l'icône d'accès sans

surveillance de la barre d'outils de session

Tapez dans la zone Filtrer pour rechercher un ordinateur par nom.

Utilisez la zone Afficher pour filtrer les ordinateurs par état.

Supprimer est inactif lorsque d'autres techniciens peuvent accéder

à l'ordinateur sélectionné.

Copyright © 2010 http://www.LogMeIn.com 6

Gestion des ordinateurs sans surveillance par le client

Le client peut cliquer sur l'icône Rescue dans la

zone de notification système pour révoquer l'accès

sans surveillance…

…ou pour afficher un historique des sessions sans

surveillance.

Copyright © 2010 http://www.LogMeIn.com 7

Gestion de l'accès sans surveillance dans le centre d'administration

Les administrateurs utilisent le centre d'«1»administration pour activer la fonction d'accès sans

surveillance et définir la méthode d'authentification des techniciens sur les ordinateurs sans

surveillance.

Activer l'accès sans surveillance pour un groupe de techniciens

1 Dans l'organigramme, sélectionnez le groupe de techniciens concerné.

2 Sélectionnez l’onglet Organisation.

3 Dans Autorisations, sélectionnez Accès sans

surveillance.

4 Enregistrez les modifications.

Configuration de la méthode d'authentification pour l'accès sans surveillance

Vous devez choisir la manière dont les techniciens s'authentifient pour accéder à un ordinateur

sans surveillance.

Option 1. Autoriser le technicien à utiliser les identifiants saisis par le client lors de la

configuration de l'accès sans surveillance.

Option 2. Forcer le technicien à saisir des identifiants d'administrateur valables au

lancement de chaque session sans surveillance.

Où définir ce réglage

1 Dans l'organigramme, sélectionnez le groupe de techniciens concerné.

2 Sélectionnez l’onglet Paramètres.

3 Sous Accès sans surveillance, activez l'option Le technicien saisit les identifiants

administrateur à l'initiation de chaque session :

a Désactivez Le technicien saisit les identifiants administrateur à l'initiation de chaque

session pour autoriser les techniciens à s'authentifier sur un ordinateur sans

surveillance avec les identifiants du client. Il s'agit du réglage par défaut.

Important : la durée de l'accès sans surveillance est limitée à deux semaines lorsque les

techniciens s'authentifient à l'aide des identifiants des clients

b Sélectionnez Le technicien saisit les identifiants administrateur à l'initiation de chaque

session pour forcer le technicien à saisir des identifiants d'administrateur valables au

lancement de chaque session sans surveillance.

4 Enregistrez les modifications.

Copyright © 2010 http://www.LogMeIn.com 8

Affecter, regrouper ou supprimer des ordinateurs sans surveillance

Les administrateurs Rescue utilisent le centre d'administration pour gérer les ordinateurs sur

lesquels l'accès sans surveillance a été activé.

Un ordinateur est ajouté à votre organisation Rescue à

chaque fois qu'un client accorde des droits d'accès sans

surveillance à un technicien.

Remarque : chaque ordinateur est nommé selon la valeur saisie dans le champ Nom lors de

la session durant laquelle l'accès sans surveillance a été activé.

Les ordinateurs sans surveillance peuvent

être regroupés.

Faites un clic droit sur un Groupe de

techniciens et sélectionnez Créer un groupe

d'ordinateurs.

Faites glisser des ordinateurs vers le groupe,

ou utilisez l'onglet Ordinateurs pour effectuer

les affectations.

Utilisez l'onglet Ordinateurs pour gérer les ordinateurs sans surveillance accessibles à une

unité organisationnelle. Par exemple, sélectionnez la racine des techniciens dans

l'organigramme, puis cliquez sur l'onglet Ordinateurs pour voir la liste de tous les

ordinateurs sans surveillance de votre organisation.

Utilisez Copier... pour affecter les ordinateurs sélectionnés à un groupe de techniciens ou

d'ordinateurs supplémentaire tout en conservant les affectations actuelles.

Utilisez Déplacer... pour affecter les ordinateurs sélectionnés à un autre groupe de

techniciens ou d'ordinateurs.

Les ordinateurs ajoutés sont marqués d'une étoile .

Astuce : utilisez le glisser-déposer pour affecter des

ordinateurs particuliers aux groupes de

techniciens, groupes d'ordinateurs ou

techniciens.

Copyright © 2010 http://www.LogMeIn.com 9

Astuce : faites un clic droit sur un élément pour supprimer

une affectation particulière.

Copyright © 2010 http://www.LogMeIn.com 10

Configuration iPhone par Instant Chat

Les techniciens Rescue+Mobile peuvent transférer en mode « push » un fichier XML contenant

des paramètres de configuration d'email à un iPhone ou iPod touch (OS 2.0+) lors d'une session

Instant Chat en mode Chat seulement.

Les réglages suivants peuvent être transférés :

Email (configuration de compte)

ActiveSync Exchange (configuration de compte)

Instant Chat standard

Exemple de personnalisation de la version

auto-hébergée d'Instant Chat

Astuce : pour en savoir plus sur Instant Chat, voir le Guide des fonctionnalités d'Instant Chat

.

Copyright © 2010 http://www.LogMeIn.com 11

Loading...

Loading...