Page 1

A Division of Cisco Systems, Inc.

®

2,4

Modell-Nr.

GHz

802.11g

Wireless-G

Notebook-Adapter

WIRELESS

WPC54GR (DE)

mit RangeBooster

Benutzerhandbuch

Page 2

Wireless-G Notebook-Adapter mit RangeBooster

Copyright und Marken

Technische Änderungen vorbehalten. Linksys ist eine eingetragene Marke bzw. eine Marke von Cisco Systems,

Inc. und/oder deren Zweigunternehmen in den USA und anderen Ländern. Copyright © 2006 Cisco Systems, Inc.

Alle Rechte vorbehalten. Andere Handelsmarken und Produktnamen sind Marken bzw. eingetragene Marken der

jeweiligen Inhaber.

Hinweise zur Verwendung dieses Benutzerhandbuchs

Ziel dieses Benutzerhandbuchs ist, Ihnen den Einstieg in den Netzwerkbetrieb mit dem Notebook-Adapter noch

einfacher zu machen. Achten Sie beim Lesen dieses Benutzerhandbuchs auf Folgendes:

Dieses Häkchen kennzeichnet einen Hinweis, den Sie bei Verwendung des

Notebook-Adapters besonders beachten sollten.

Dieses Ausrufezeichen kennzeichnet eine Warnung und weist darauf hin,

dass unter bestimmten Umständen Schäden an Ihrem Eigentum oder am

Notebook-Adapter verursacht werden können.

Dieses Fragezeichen dient als Erinnerung an bestimmte Schritte,

die bei Verwendung des Notebook-Adapters durchzuführen sind.

Neben den Symbolen finden Sie Definitionen für technische Begriffe, die in folgender Form dargestellt werden:

Wort: Definition.

Alle Abbildungen (Diagramme, Bildschirmdarstellungen und andere Bilder) sind mit einer Abbildungsnummer und

einer Kurzbeschreibung versehen (siehe folgendes Beispiel):

Abbildung 0-1: Kurzbeschreibung der Abbildung

Die Abbildungsnummern und die zugehörigen Kurzbeschreibungen finden Sie auch unter

„Abbildungsverzeichnis“.

wpc54gr-DE-UG-51201NC BW

Page 3

Wireless-G Notebook-Adapter mit RangeBooster

Inhaltsverzeichnis

Kapitel 1: Einführung 1

Willkommen 1

Inhalt dieses Benutzerhandbuchs 1

Kapitel 2: Planen des Wireless-Netzwerks 3

Netzwerktopologie 3

Roaming 3

Netzwerkanordnung 4

Kapitel 3: Beschreibung des Wireless-G Notebook-Adapters 5

LED-Anzeigen 5

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters 6

Starten der Einrichtung 6

Anschließen des Adapters 7

Einrichten des Adapters 7

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors 17

Zugreifen auf den Wireless-Netzwerkmonitor 17

Verwenden des Wireless-Netzwerkmonitors 17

„Link Information“ (Verbindungsdaten) 17

„Site Survey“ (Netzwerksuche) 20

Profiles (Profile) 21

Erstellen eines neuen Profils 22

Anhang A: Fehlerbehebung 32

Behebung häufig auftretender Probleme 32

Häufig gestellte Fragen 33

Anhang B: Konfigurationsfreie drahtlose Verbindung unter Windows XP 36

Konfigurationsfreie drahtlose Verbindung unter Windows XP 36

Anhang C: Wireless-Sicherheit 39

Vorsichtsmaßnahmen 39

Sicherheitsrisiken bei Wireless-Netzwerken 39

Anhang D: Windows-Hilfe 42

Anhang E: Glossar 43

Page 4

Wireless-G Notebook-Adapter mit RangeBooster

Anhang F: Spezifikationen 48

Anhang G: Garantieinformationen 49

Anhang H: Zulassungsinformationen 50

Anhang I: Kontaktinformationen 61

Page 5

Wireless-G Notebook-Adapter mit RangeBooster

Abbildungsverzeichnis

Abbildung 3-1: Vorderseite 5

Abbildung 4-1: Fenster Welcome (Willkommen) des Setup-Assistenten 6

Abbildung 4-2: Lizenzvereinbarung des Setup-Assistenten 6

Abbildung 4-3: „Connecting to Adapter“ (Anschließen des Adapters) 7

Abbildung 4-4: „Available Wireless Network“ (Verfügbares Wireless-Netzwerk) 7

Abbildung 4-5: „WEP Key Needed for Connection“ (WEP-Schlüssel für Verbindung erforderlich) 8

Abbildung 4-6: „WPA - Personal Needed for Connection“ (WPA-Personal für Verbindung erforderlich) 8

Abbildung 4-7: „PSK2 Needed for Connection“ (PSK2 für Verbindung erforderlich) 9

Abbildung 4-8: „Congratulations“ (Gratulation) 9

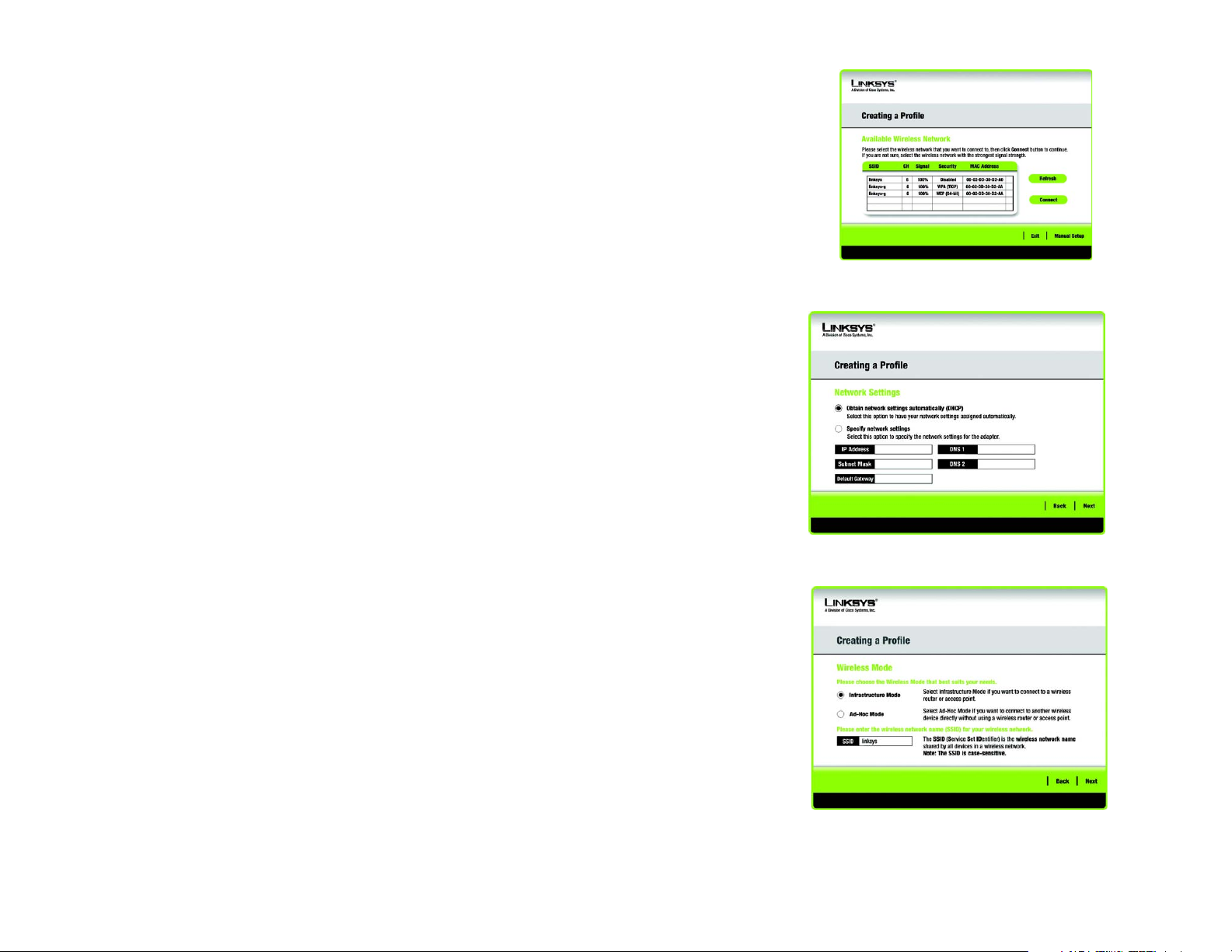

Abbildung 4-9: „Available Wireless Network“ (Verfügbares Wireless-Netzwerk) 10

Abbildung 4-10: „Network Settings“ (Netzwerkeinstellungen) 10

Abbildung 4-11: „Wireless Mode“ (Wireless-Modus) 10

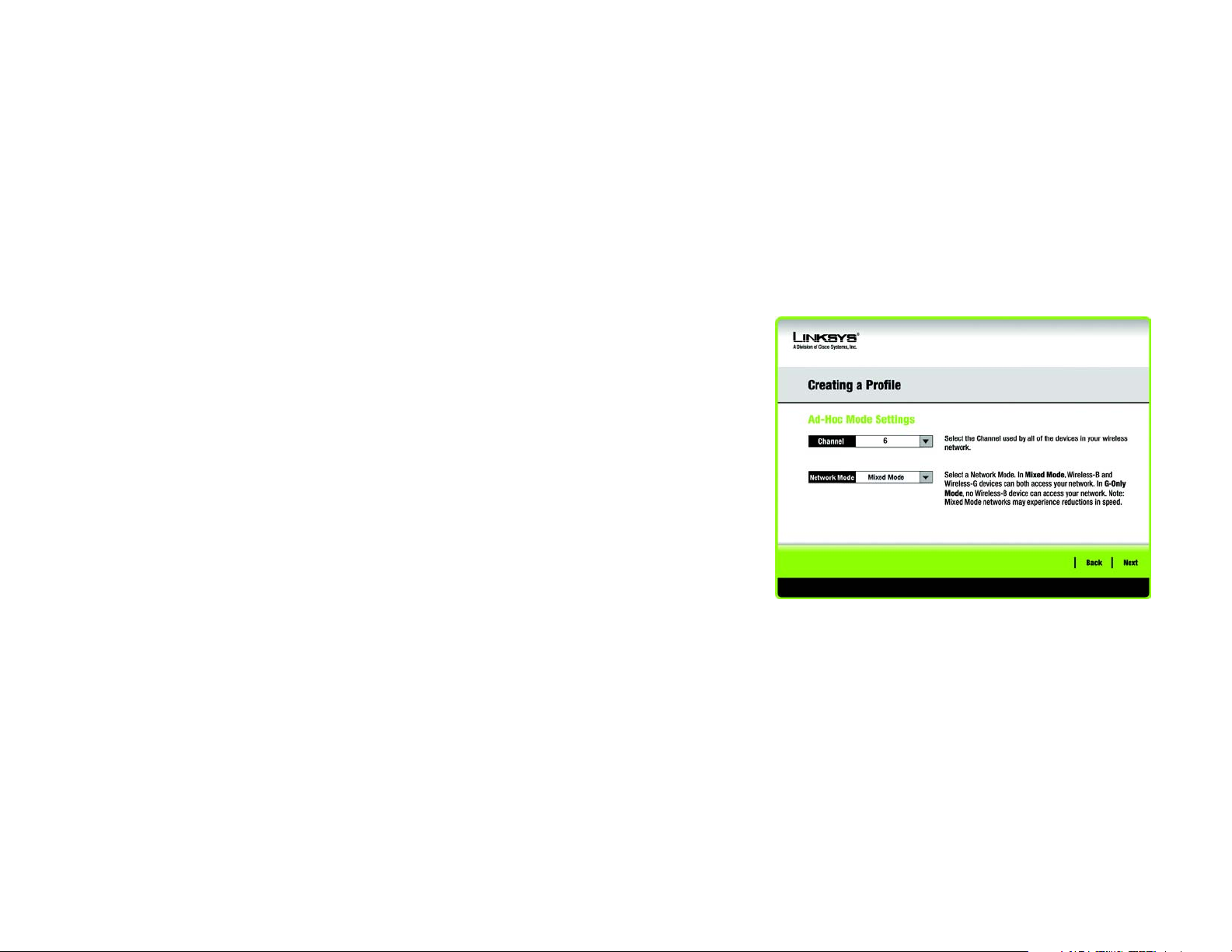

Abbildung 4-12: „Ad-Hoc Mode Settings“ (Einstellungen für den Ad-Hoc-Modus) 11

Abbildung 4-13: „Wireless Security – WEP“ (Sicherheit im Wireless-Netzwerkbetrieb: WEP) 12

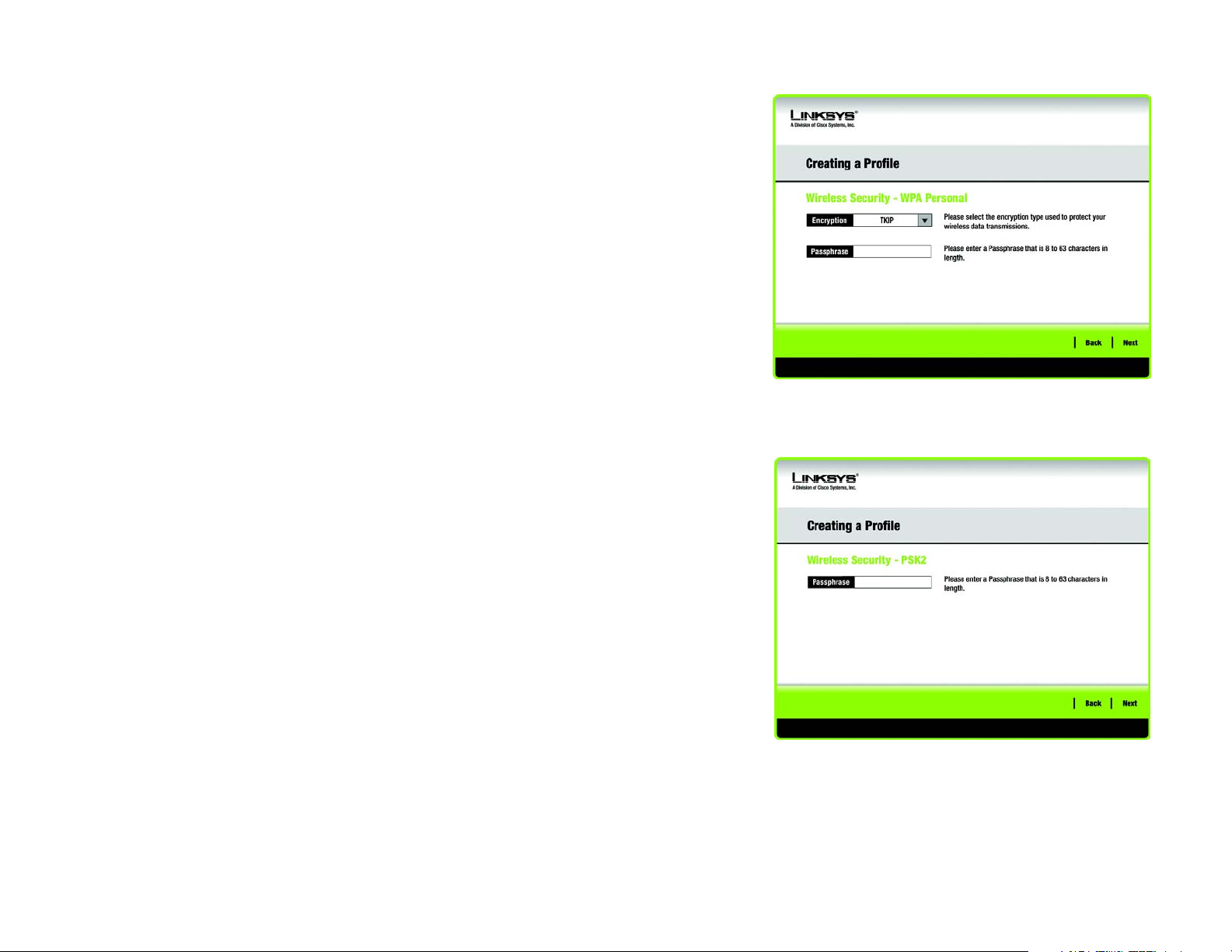

Abbildung 4-14: „Wireless Security – WPA Personal“ (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Personal) 12

Abbildung 4-15: „Wireless Security – PSK2“ (Sicherheit im Wireless-Netzwerkbetrieb: PSK2) 13

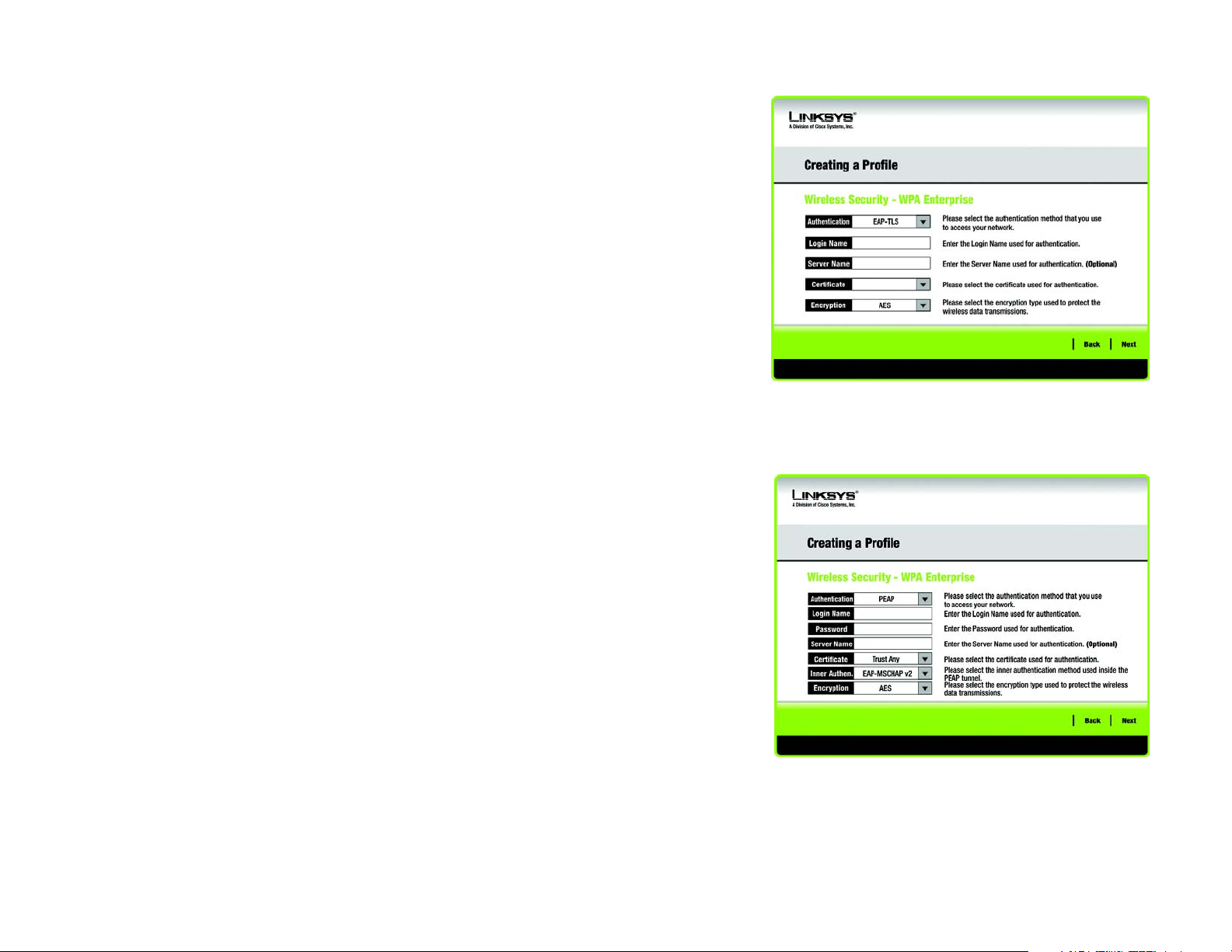

Abbildung 4-16: „Wireless Security – WPA Enterprise“ (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) – EAP-TLS 14

Abbildung 4-17: „Wireless Security – WPA Enterprise“ (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) – PEAP 14

Abbildung 4-18: „Wreless Security – RADIUS“ (Sicherheit im Wireless-Netzwerkbetrieb:

RADIUS – EAP-TLS 15

Abbildung 4-19: „Wireless Security – RADIUS“ (Sicherheit im Wireless-Netzwerkbetrieb:

RADIUS) – PEAP 15

Abbildung 4-20: „Confirm New Settings“ (Bestätigen der neuen Einstellungen) 16

Abbildung 4-21: Fenster Congratulations (Gratulation) 16

Abbildung 5-1: Symbol für den Wireless-Netzwerkmonitor 17

Abbildung 5-2: „Link Information“ (Verbindungsdaten) 17

Abbildung 5-3: Weitere Informationen – „Wireless Network Status“ (Status des Wireless-Netzwerks) 18

Page 6

Wireless-G Notebook-Adapter mit RangeBooster

Abbildung 5-4: Weitere Informationen – „Wireless Network Statistics“ (Statistiken für das Wireless-

Netzwerk) 19

Abbildung 5-5: „Site Survey“ (Netzwerksuche) 19

Abbildung 5-6: WEP Key Needed for Connection (WEP-Schlüssel für Verbindung erforderlich) 20

Abbildung 5-7: WPA-Personal Needed for Connection (WPA-Personal für Verbindung erforderlich) 20

Abbildung 5-8: PSK2 Needed for Connection (PSK2 für Verbindung erforderlich) 20

Abbildung 5-9: Profiles (Profile) 21

Abbildung 5-10: Importieren eines Profils 21

Abbildung 5-11: Exportieren eines Profils 22

Abbildung 5-12: „Creating a Profile“ (Erstellen eine neuen Profils) 22

Abbildung 5-1: WEP Key Needed for Connection (WEP-Schlüssel für Verbindung erforderlich) 23

Abbildung 5-2: WPA - Personal Needed for Connection (WPA-Personal für Verbindung erforderlich) 24

Abbildung 5-3: PSK Needed for Connection (PSK2 für Verbindung erforderlich) 24

Abbildung 5-4: „Congratulations“ (Gratulation) 24

Abbildung 5-13: „Available Wireless Network“ (Verfügbares Wireless-Netzwerk) 25

Abbildung 5-14: „Network Settings“ (Netzwerkeinstellungen) 25

Abbildung 5-15: „Wireless Mode“ (Wireless-Modus) 26

Abbildung 5-16: Einstellungen für den Ad-Hoc-Modus 26

Abbildung 5-17: „Wireless Security – WEP“ (Sicherheit im Wireless-Netzwerkbetrieb: WEP) 27

Abbildung 5-18: Wireless Security – WPA Personal“ (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Personal) 28

Abbildung 5-19: „Wireless Security – PSK2“ (Sicherheit im Wireless-Netzwerkbetrieb: PSK2) 28

Abbildung 5-20: Fenster Wireless Security – WPA Enterprise (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) bei Verwendung von EAP-TLS 29

Abbildung 5-21: Fenster Wireless Security – WPA Enterprise (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) bei Verwendung von PEAP 29

Abbildung 5-22: Fenster Wireless Security – RADIUS (Sicherheit im Wireless-Netzwerkbetrieb: RADIUS)

bei Verwendung von EAP-TLS 30

Abbildung 5-23: Fenster Wireless Security – RADIUS (Sicherheit im Wireless-Netzwerkbetrieb: RADIUS)

bei Verwendung von PEAP 30

Abbildung 5-24: Neue Einstellungen für neues Profil bestätigen 31

Abbildung 5-25: „Congratulations“ (Gratulation!) 31

Abbildung B-1: Symbol für den Wireless-Netzwerkmonitor 36

Abbildung B-2: Windows XP – „Use Windows XP Wireless Configuration“ (Konfigurationsfreie Wireless-

Verbindung unter Windows XP verwenden) 36

Page 7

Wireless-G Notebook-Adapter mit RangeBooster

Abbildung B-3: Symbol für die konfigurationsfreie drahtlose Verbindung unter Windows XP 36

Abbildung B-4: Verfügbares Wireless-Netzwerk 37

Abbildung B-5: Keine Wireless-Sicherheit 37

Abbildung B-6: Netzwerkverbindung – Wireless-Sicherheit 38

Abbildung B-7: Wireless-Netzwerkverbindung 38

Page 8

Wireless-G Notebook-Adapter mit RangeBooster

Kapitel1: Einführung

Willkommen

Vielen Dank, dass Sie sich für einen Wireless-G Notebook-Adapter mit RangeBooster entschieden haben. Mit

RangeBooster ist die Einrichtung Ihres Netzwerks und Ihres Wireless-G Netzwerkadapters einfacher als je zuvor.

Wie schafft der Adapter das? Wie alle Wireless-Produkte ermöglicht dieser Adapter größere Reichweiten und

mehr Mobilität in Ihrem Wireless-Netzwerk, ganz gleich, ob das Netzwerk dem Standard Wireless-G (802.11g)

oder Wireless-B (802.11b) entspricht.

Und was genau bedeutet das?

Netzwerke sind nützliche Werkzeuge zur gemeinsamen Nutzung von Computerressourcen. Sie können von

verschiedenen Computern aus auf einem Drucker drucken und auf Daten zugreifen, die auf der Festplatte eines

anderen Computers gespeichert sind. Netzwerke eignen sich darüber hinaus auch für Videospiele mit mehreren

Spielern. Netzwerke sind also nicht nur zu Hause und im Büro nützlich, sondern lassen sich auch für

Unterhaltungszwecke nutzen.

Mit Wireless-Karten und -Adaptern ausgerüstete PCs können ganz ohne lästige Kabel kommunizieren. Sie

verwenden innerhalb ihres Übertragungsradius dieselben Wireless-Einstellungen und bilden so ein WirelessNetzwerk.

Der integrierte Setup-Assistent führt Sie entsprechend den Einstellungen Ihres Wireless-Netzwerks Schritt für

Schritt durch die Konfiguration des Adapters. Befolgen Sie die Anleitungen in diesem Handbuch, um den Adapter

mithilfe des Setup-Assistenten einzurichten und anzuschließen. Diese Anleitungen enthalten alle Informationen,

die Sie benötigen, um den Adapter optimal zu nutzen.

Inhalt dieses Benutzerhandbuchs

Adapter: Ein Gerät, mit dem Ihr Computer

Netzwerkfunktionalität erhält.

Netzwerk: Mehrere Computer oder Geräte, die

miteinander verbunden sind, sodass Benutzer

Daten gemeinsam nutzen, speichern und

untereinander übertragen können.

802.11g: Ein Standard für den WirelessNetzwerkbetrieb, der eine maximale

Datenübertragungsrate von 54 Mbit/s sowie eine

Betriebsfrequenz von 2,4 GHz festlegt.

802.11b: Ein Standard für den WirelessNetzwerkbetrieb, der eine maximale

Datenübertragungsrate von 11 Mbit/s sowie eine

Betriebsfrequenz von 2,4 GHz festlegt.

Bit: Eine binäre Informationseinheit.

Verschlüsselung: Die Kodierung von Daten, die über

ein Netzwerk übertragen werden.

In diesem Benutzerhandbuch sind die zur Installation und Verwendung des Wireless-G Notebook-Adapters

erforderlichen Schritte aufgeführt.

• Kapitel 1: Einführung

In diesem Kapitel werden die Anwendungen des Adapters sowie dieses Benutzerhandbuch beschrieben.

• Kapitel 2: Planen des Wireless-Netzwerks

In diesem Kapitel werden einige der Grundlagen des Wireless-Netzwerkbetriebs erläutert.

Kapitel 1: Einführung

Willkommen

1

Page 9

Wireless-G Notebook-Adapter mit RangeBooster

• Kapitel 3: Beschreibung des Wireless-G Notebook-Adapters

In diesem Kapitel werden die physischen Merkmale des Adapters beschrieben.

• Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Dieses Kapitel enthält Anleitungen zur Installation und Konfiguration des Adapters.

• Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

In diesem Kapitel wird beschrieben, wie Sie den Wireless-Netzwerkmonitor des Adapters verwenden.

• Anhang A: Fehlerbehebung

In diesem Anhang werden einige Probleme und Lösungsansätze sowie häufig gestellte Fragen in

Zusammenhang mit der Installation und Verwendung des Adapters erörtert.

• Anhang B: Konfigurationsfreie Wireless-Verbindung unter Windows XP

In diesem Anhang wird die Konfiguration des Client mit Windows XP SP2 anstatt mithilfe des ClientInstallationsassistenten erläutert.

• Anhang C: Wireless-Sicherheit

In diesem Anhang werden Sicherheitsfragen erläutert, die den Wireless-Netzwerkbetrieb betreffen, sowie

Maßnahmen aufgezeigt, mit denen Sie Ihr Wireless-Netzwerk schützen können.

• Anhang D: Windows-Hilfe

In diesem Anhang wird beschrieben, wie Sie in der Windows-Hilfe Anleitungen und Informationen zum

Netzwerkbetrieb finden, wie beispielsweise zur Installation des TCP/IP-Protokolls.

• Anhang E: Glossar

In diesem Anhang finden Sie ein kurzes Glossar mit häufig verwendeten Begriffen aus dem Bereich

Netzwerkbetrieb.

• Anhang F: Spezifikationen

In diesem Anhang sind die technischen Spezifikationen des Adapters aufgeführt.

• Anhang G: Garantieinformationen

Dieser Anhang enthält die Garantieinformationen für den Adapter.

• Anhang H: Zulassungsinformationen

Dieser Anhang enthält die für den Adapter geltenden Zulassungsinformationen.

• Anhang I: Kontaktinformationen

In diesem Anhang finden Sie Kontaktinformationen zu einer Reihe von Linksys-Ressourcen, darunter auch

zum technischen Support.

Kapitel 1: Einführung

Inhalt dieses Benutzerhandbuchs

2

Page 10

Wireless-G Notebook-Adapter mit RangeBooster

Kapitel2: Planen des Wireless-Netzwerks

Netzwerktopologie

Bei einem Wireless-Netzwerk handelt es sich um eine Gruppe von Computern, die jeweils über einen WirelessAdapter verfügen. Computer in einem Wireless-Netzwerk müssen so konfiguriert sein, dass sie denselben

Funkkanal verwenden. Es können mehrere PCs, die über Wireless-Karten oder -Adapter verfügen, miteinander

kommunizieren und so ein Ad-Hoc-Netzwerk bilden.

Mit Wireless-Adaptern von Linksys erhalten Benutzer bei Verwendung eines Access Points oder eines WirelessRouters außerdem Zugang zu Wired-Netzwerken. Ein integriertes Wireless-Netzwerk und Wired-Netzwerk wird

als Infrastrukturnetzwerk bezeichnet. Wireless-PCs können in einem Infrastrukturnetzwerk über einen Access

Point oder einen Wireless-Router mit jedem beliebigen Computer in einer Wired-Netzwerkinfrastruktur

kommunizieren.

Mit einer Infrastrukturkonfiguration erweitern Sie nicht nur die Zugriffsmöglichkeiten von Wireless-PCs auf

Wired-Netzwerke, Sie können den effektiven Wireless-Übertragungsbereich außerdem für zwei WirelessAdapter-PCs verdoppeln. Da mit einem Access Point Daten innerhalb eines Netzwerks weitergeleitet werden

können, kann der Übertragungsbereich in einem Infrastrukturnetzwerk verdoppelt werden.

Roaming

Der Infrastrukturmodus unterstützt auch Roaming-Funktionen für mobile Benutzer. Roaming bedeutet, dass Sie

Ihren Wireless-PC innerhalb Ihres Netzwerks verschieben können und der Access Point das Signal des WirelessPCs aufnimmt, vorausgesetzt, beide verwenden dieselben Kanäle und SSIDs.

Bevor Sie die Roaming-Funktion aktivieren, wählen Sie einen geeigneten Funkkanal sowie einen optimalen

Standort für Ihren Access Point aus. Mit einer geeigneten Positionierung des Access Points und einem klaren

Funksignal erreichen Sie eine erhebliche Leistungssteigerung.

Topologi e: Die physische Anordnung eines

Netzwerks.

Access Point: Ein Gerät, über das Computer und

andere Geräte mit Wireless-Funktionalität mit

einem Wired-Netzwerk kommunizieren können.

Ad-Hoc: Eine Gruppe von Wireless-Geräten, die

direkt und ohne Access Point miteinander

kommunizieren (Peer-to-Peer).

Infrastruktur: Ein Wireless-Netzwerk, das über

einen Access Point mit einem Wired-Netzwerk

verbunden ist.

Roaming: Die Möglichkeit, mit einem WirelessGerät aus einem Access Point-Bereich in einen

anderen zu wechseln, ohne die Verbindung zu

unterbrechen.

SSID: Der Name Ihres Wireless-Netzwerks.

Kapitel 2: Planen des Wireless-Netzwerks

Netzwerktopologie

3

Page 11

Wireless-G Notebook-Adapter mit RangeBooster

Netzwerkanordnung

Die Wireless Access Points und Wireless-Router von Linksys wurden zur Verwendung mit 802.11a-, 802.11b- und

802.11g-Produkten entwickelt. Da 802.11g-Produkte mit dem 802.11b-Standard kommunizieren können und

einige Produkte sowohl „a“ als auch „g“ verwenden, können Produkte, die diesen Standards entsprechen,

miteinander kommunizieren.

Access Points und Wireless-Router sind mit 802.11a-, 802.11b- und 802.11g-Adaptern kompatibel, z. B. den PCKarten für Ihren Laptop, der PCI-Karte für Ihren Desktop-PC und USB-Adaptern, wenn Sie den Komfort der USBKonnektivität genießen möchten. Wireless-Produkte kommunizieren auch mit dem Wireless-Druckserver.

Wenn Sie Ihr Wireless-Netzwerk mit Ihrem Wired-Netzwerk verbinden möchten, können Sie die Netzwerk-Ports

der Access Points und der Wireless-Router mit jedem beliebigen Switch oder Router von Linksys verbinden.

Mit diesen Produkten, wie mit vielen weiteren Linksys-Produkten auch, stehen Ihnen grenzenlose

Netzwerkbetriebsoptionen offen. Weitere Informationen zu Wireless-Produkten finden Sie auf der Website von

Linksys unter www.linksys.com/international.

Kapitel 2: Planen des Wireless-Netzwerks

Netzwerkanordnung

4

Page 12

Wireless-G Notebook-Adapter mit RangeBooster

Kapitel3: Beschreibung des Wireless-G NotebookAdapters

LED-Anzeigen

Auf den LEDs werden Informationen über die Netzwerkaktivität des Netzwerkadapters angezeigt.

Netzstrom

Verbindung

Abbildung 3-1: Vorderseite

Netzstrom Grün. Die LED für den Netzstrom leuchtet auf, wenn der Adapter eingeschaltet wird.

Verbindung Grün. Die LED für die Verbindung leuchtet auf, wenn der Adapter über eine aktive Verbindung verfügt.

Kapitel 3: Beschreibung des Wireless-G Notebook-Adapters

LED-Anzeigen

5

Page 13

Wireless-G Notebook-Adapter mit RangeBooster

Kapitel4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Starten der Einrichtung

Der Setup-Assistent für den Wireless-G Notebook-Adapter führt Sie durch den Installationsvorgang. Der SetupAssistent führt die Installation des Treibers und des Wireless-Netzwerkmonitors sowie den Anschluss und die

Konfiguration des Adapters durch.

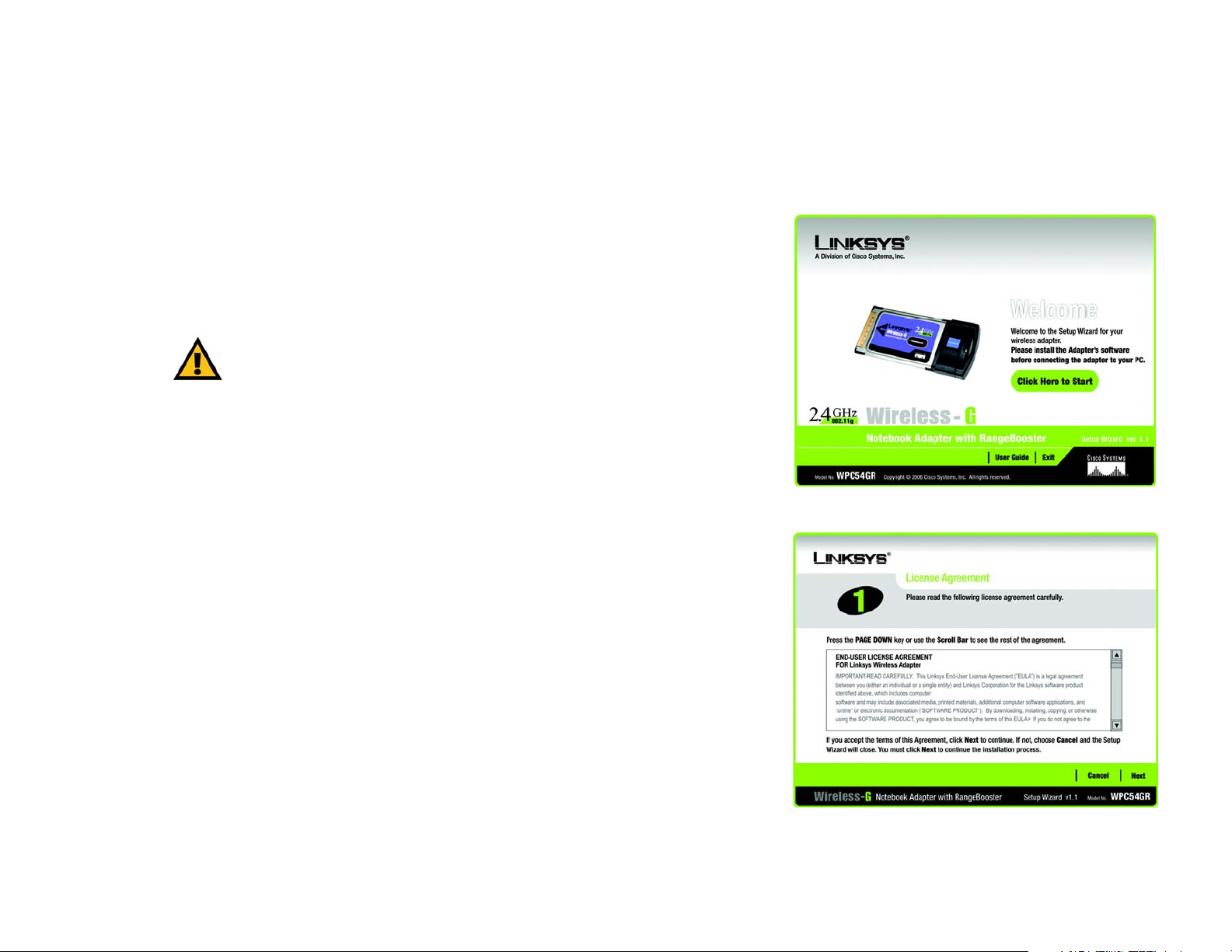

WICHTIG: Stellen Sie die Verbindung mit dem Adapter erst dann her, wenn

Sie dazu aufgefordert werden. Andernfalls schlägt die Installation fehl.

Legen Sie die Setup-Assistenten-CD-ROM in Ihr CD-ROM-Laufwerk ein. Der Setup-Assistent sollte automatisch

gestartet und das Fenster Welcome (Willkommen) angezeigt werden. Ist dies nicht der Fall, klicken Sie auf die

Schaltfläche Start, und wählen Sie Ausführen aus. Geben Sie im daraufhin angezeigten Feld D:\setup.exe ein

(wobei „D“ für den Buchstaben Ihres CD-ROM-Laufwerks steht).

Im Fenster Welcome (Willkommen) stehen Ihnen folgende Optionen zur Verfügung:

Abbildung 4-1: Fenster Welcome (Willkommen) des

Setup-Assistenten

Click Here to Start (Klicken Sie hier, um zu starten): Klicken Sie auf die Schaltfläche Click Here to Start (Klicken

Sie hier, um zu starten), um den Installationsvorgang für die Software zu starten.

User Guide (Benutzerhandbuch): Klicken Sie auf die Schaltfläche User Guide (Benutzerhandbuch), um das

Benutzerhandbuch als PDF-Datei zu öffnen.

Exit (Beenden): Klicken Sie auf die Schaltfläche Exit (Beenden), um den Setup-Assistenten zu beenden.

1. Um den Adapter zu installieren, klicken Sie im Fenster Welcome (Willkommen) auf die Schaltfläche Click

Here to Start (Klicken Sie hier, um zu starten).

2. Nachdem Sie die Lizenzvereinbarung gelesen haben, klicken Sie auf die Schaltfläche Next (Weiter), wenn Sie

zustimmen und mit der Installation fortfahren möchten, oder Sie klicken auf die Schaltfläche Cancel

(Abbrechen), um den Installationsvorgang zu beenden.

3. Windows beginnt, die Dateien auf Ihren PC zu kopieren.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Starten der Einrichtung

Abbildung 4-2: Lizenzvereinbarung des

Setup-Assistenten

6

Page 14

Wireless-G Notebook-Adapter mit RangeBooster

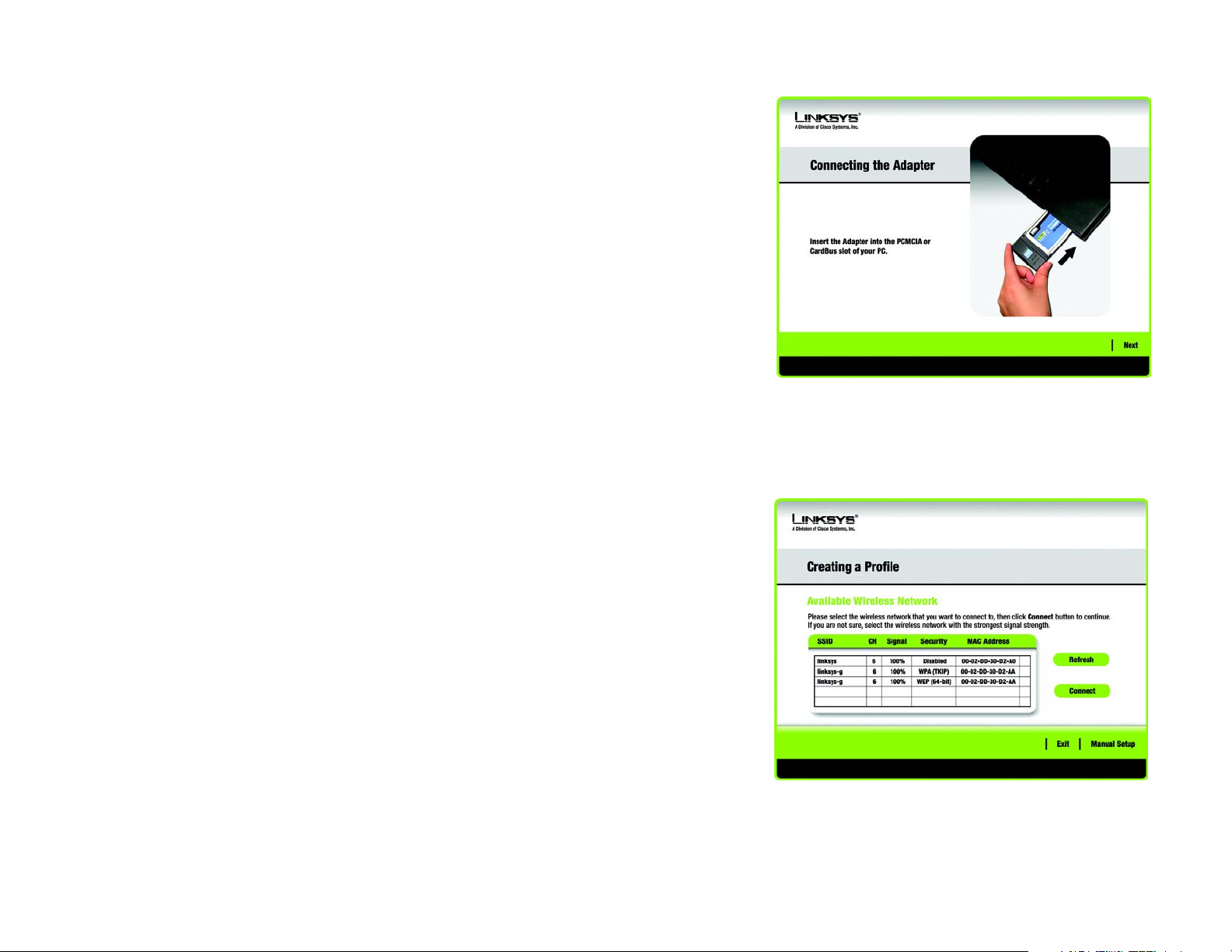

Anschließen des Adapters

1. Suchen Sie nach einem verfügbaren CardBus-Steckplatz auf Ihrem Notebook.

2. Stecken Sie den Adapter mit der Pin-Seite des Steckers (Etikett nach oben) in den CardBus-Steckplatz, bis er

einrastet.

3. Windows beginnt mit dem Kopieren der Treiberdateien auf den Computer. Legen Sie bei Aufforderung die

Original-Windows-CD-ROM ein, und geben Sie den entsprechenden Speicherort an (z. B. D:\).

4. Klicken Sie anschließend auf Next (Weiter).

5. Benutzer von Windows 98 und Windows ME werden u. U. aufgefordert, ihren PC neu zu starten. Sobald der

Adapter korrekt installiert ist, sollte die Netzstrom-LED leuchten.

Einrichten des Adapters

Als nächster Schritt wird das Fenster Available Wireless Network (Verfügbares Wireless-Netzwerk) angezeigt.

Dieses Fenster enthält zwei Optionen zur Einrichtung des Adapters.

• Available Wireless Network (Verfügbares Wireless-Netzwerk). (Für die meisten Benutzer.) Verwenden Sie

diese Option, wenn Sie bereits über ein Netzwerk verfügen. Die für diesen Adapter verfügbaren Netzwerke

werden in diesem Fenster aufgeführt. Wählen Sie eines dieser Netzwerke aus, und klicken Sie auf die

Schaltfläche Connect (Verbinden), um eine Verbindung mit dem Netzwerk herzustellen. Klicken Sie auf die

Schaltfläche Refresh (Aktualisieren), um die Liste der verfügbaren Wireless-Netzwerke zu aktualisieren.

Abbildung 4-3: „Connecting to Adapter“

(Anschließen des Adapters)

• Manual Setup (Manuelles Einrichten). Wenn Ihr Netzwerk in diesem Fenster nicht aufgeführt ist, wählen Sie

die Option Manual Setup (Manuelles Einrichten) aus, um den Adapter manuell einzurichten. Diese Methode

zum Einrichten des Adapters ist nur für Benutzer mit fortgeschrittenen Kenntnissen geeignet.

Die Einrichtungsmethode für die einzelnen Optionen wird schrittweise unter den entsprechenden Überschriften

auf den folgenden Seiten beschrieben.

Wenn Sie den Adapter später einrichten möchten, klicken Sie auf Exit (Beenden), um den Setup-Assistenten zu

beenden.

Verfügbares Wireless-Netzwerk

Die verfügbaren Netzwerke werden in der Tabelle in der Mitte des Fensters nach SSID aufgeführt. Wählen Sie das

Wireless-Netzwerk aus, zu dem Sie eine Verbindung herstellen möchten, und klicken Sie auf die Schaltfläche

Connect (Verbinden). Wenn Ihr Netzwerk nicht in der Liste aufgeführt ist, klicken Sie auf die Schaltfläche

Refresh (Aktualisieren), um die Liste zu aktualisieren. Wenn im Netzwerk eine Wireless-Sicherheitsmethode

verwendet wird, müssen Sie die Sicherheit auf dem Adapter konfigurieren. Andernfalls werden Sie direkt zum

Fenster Congratulations (Gratulation) geführt.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Anschließen des Adapters

Abbildung 4-4: „Available Wireless Network“

(Verfügbares Wireless-Netzwerk)

7

Page 15

Wireless-G Notebook-Adapter mit RangeBooster

1. Wenn Sie Wireless Security (Sicherheit im Wireless-Netzwerkbetrieb) für das Netzwerk aktiviert haben,

fahren Sie mit Schritt 2 fort. Wenn Sie Wireless Security (Sicherheit im Wireless-Netzwerkbetrieb) für das

Netzwerk nicht aktiviert haben, fahren Sie mit Schritt 3 fort.

2. Wenn für Ihr Netzwerk die Wireless-Sicherheitsfunktion WEP (Wired Equivalent Privacy) aktiviert ist, wird

nebenstehendes Fenster angezeigt. Wählen Sie entweder 64-bit (64-Bit) oder 128-bit (128-Bit) aus.

Geben Sie anschließend eine Passphrase oder einen WEP-Schlüssel ein.

Passphrase: Geben Sie eine Passphrase in das Feld Passphrase ein, sodass automatisch ein WEP-Schlüssel

generiert wird. Bei der Passphrase wird zwischen Groß- und Kleinschreibung unterschieden. Die Länge von

16 alphanumerischen Zeichen darf nicht überschritten werden. Sie muss mit den Passphrasen Ihrer anderen

Wireless-Netzwerkgeräte übereinstimmen und ist nur mit Wireless-Produkten von Linksys kompatibel. (Wenn

Sie Wireless-Produkte anderer Anbieter verwenden, geben Sie den WEP-Schlüssel bei den entsprechenden

Produkten manuell ein.)

WEP Key (WEP-Schlüssel): Der eingegebene WEP-Schlüssel muss mit dem WEP-Schlüssel Ihres WirelessNetzwerks übereinstimmen. Geben Sie für die 64-Bit-Verschlüsselung genau 10 hexadezimale Zeichen ein.

Geben Sie für die 128-Bit-Verschlüsselung genau 26 hexadezimale Zeichen ein. Gültige hexadezimale

Zeichen sind Zeichen von „0“ bis „9“ und von „A“ bis „F“.

Klicken Sie anschließend auf Connect (Verbinden) und fahren Sie mit Schritt 3 fort.

Abbildung 4-5: „WEP Key Needed for Connection“

(WEP-Schlüssel für Verbindung erforderlich)

Wenn in Ihrem Netzwerk die Wireless-Sicherheitsmethode „WPA-Personal“ (Wi-Fi Protected Access) aktiviert

ist, wird dieses Fenster angezeigt.

Encryption: (Verschlüsselung): Wählen Sie den gewünschten Algorithmus, TKIP oder AES, aus dem

Dropdown-Menü Encryption (Verschlüsselung) aus.

Passphrase: Geben Sie eine Passphrase (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie anschließend auf Connect (Verbinden), und fahren Sie mit Schritt 3 fort.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-6: „WPA - Personal Needed for Connection“

(WPA-Personal für Verbindung erforderlich)

WEP (Wired Equivalent Privacy): Eine hochgradig sichere

Methode zum Verschlüsseln von Netzwerkdaten, die in einem

Wireless-Netzwerk übertragen werden.

Verschlüsselung: Die Codierung von Daten, die über ein

Netzwerk übertragen werden.

WPA (Wi-Fi Protected Access): Ein Wireless-Sicherheitsprotokoll,

bei dem eine TKIP-Verschlüsselung (Temporal Key Integrity

Protocol) verwendet wird, die zusammen mit einem RADIUSServer eingesetzt werden kann.

8

Page 16

Wireless-G Notebook-Adapter mit RangeBooster

Wenn für Ihr Netzwerk die Wireless-Sicherheitsfunktion PSK2 (Pre-shared Key 2, vorläufiger gemeinsamer

Schlüssel) aktiviert ist, wird dieses Fenster angezeigt.

Passphrase: Geben Sie eine Passphrase (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie anschließend auf Connect (Verbinden), und fahren Sie mit Schritt 3 fort.

3. Nach der erfolgreichen Installation der Software wird das Fenster Congratulations (Gratulation) angezeigt.

Klicken Sie auf Connect to Network (Mit Netzwerk verbinden), um eine Verbindung zu Ihrem Netzwerk

herzustellen. Weitere Informationen zum Wireless-Netzwerkmonitor finden Sie im Kapitel 5: Verwenden des

Wireless-Netzwerkmonitors.

Abbildung 4-7: „PSK2 Needed for Connection“

(PSK2 für Verbindung erforderlich)

Gratulation! Die Installation des Wireless-G Notebook-Adapters ist hiermit abgeschlossen.

Wenn Sie die Verbindungsdaten überprüfen, nach verfügbaren Wireless-Netzwerken suchen oder

weitere Änderungen an der Konfiguration vornehmen möchten, gehen Sie zu Kapitel 5: Verwenden des

Wireless-Netzwerkmonitors.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-8: „Congratulations“ (Gratulation)

9

Page 17

Wireless-G Notebook-Adapter mit RangeBooster

Manuelles Einrichten

Wenn Ihr Netzwerk nicht unter den verfügbaren Wireless-Netzwerken aufgeführt ist, können Sie die Option

Manual Setup (Manuelles Einrichten) verwenden.

1. Klicken Sie im Fenster Available Wireless Network (Verfügbares Wireless-Netzwerk) auf Manual Setup

(Manuelles Einrichten), um den Adapter manuell einzurichten.

2. Das Fenster Network Settings (Netzwerkeinstellungen) des Wireless-Netzwerkmonitors wird angezeigt. Wenn

Ihr Netzwerk über einen Router oder einen anderen DHCP-Server verfügt, klicken Sie auf die

Optionsschaltfläche neben Obtain network settings automatically (DHCP) (Netzwerkeinstellungen

automatisch beziehen (DHCP)).

Wenn Ihr Netzwerk über keinen DHCP-Server verfügt, klicken Sie auf die Optionsschaltfläche neben Specify

network settings (Netzwerkeinstellungen angeben). Geben Sie eine IP-Adresse, eine Subnetzmaske, ein

Standard-Gateway und die DNS-Adressen ein, die für Ihr Netzwerk geeignet sind. In diesem Fenster ist die

Angabe der IP-Adresse und der Subnetzmaske obligatorisch. Wenn Sie sich nicht sicher sind, welches die

korrekten Einstellungen für das Standard-Gateway und die DNS-Adressen sind, lassen Sie diese Felder leer.

IP Address (IP-Adresse): Diese IP-Adresse muss im Netzwerk eindeutig sein.

Subnet Mask (Subnetzmaske): Die Subnetzmaske des Adapters muss mit der Subnetzmaske Ihres Wired-

Netzwerks übereinstimmen.

Abbildung 4-9: „Available Wireless Network“

(Verfügbares Wireless-Netzwerk)

Default Gateway (Standard-Gateway): Geben Sie hier die IP-Adresse des Gateways Ihres Netzwerks ein.

DNS 1 und DNS 2: Geben Sie die DNS-Adresse Ihres Wired-Ethernet-Netzwerks hier ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder klicken Sie auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

3. Im Fenster Wireless Mode (Wireless-Modus) stehen zwei Modi für den Wireless-Betrieb zur Auswahl. Klicken

Sie auf die Optionsschaltfläche Infrastructure Mode (Infrastrukturmodus), wenn Sie eine Verbindung zu

einem Wireless-Router oder Access Point herstellen möchten. Klicken Sie auf die Optionsschaltfläche Ad-Hoc

Mode (Ad-Hoc-Modus), wenn Sie eine direkte Verbindung zu einem anderen Wireless-Gerät ohne

Verwendung eines Wireless-Routers oder Access Points herstellen möchten. Geben Sie die SSID für Ihr

Netzwerk ein.

Infrastructure Mode (Infrastrukturmodus): Verwenden Sie diesen Modus, wenn Sie eine Verbindung zu

einem Wireless-Router oder Access Point herstellen möchten.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-10: „Network Settings“

(Netzwerkeinstellungen)

Abbildung 4-11: „Wireless Mode“ (Wireless-Modus)

10

Page 18

Wireless-G Notebook-Adapter mit RangeBooster

Ad-Hoc Mode (Ad-Hoc-Modus): Verwenden Sie diesen Modus, wenn Sie eine direkte Verbindung zu einem

anderen Wireless-Gerät ohne Verwendung eines Wireless-Routers oder Access Points herstellen möchten.

SSID: Hierbei handelt es sich um den Netzwerknamen, der für alle Geräte im Netzwerk verwendet werden

muss. Bei diesem Namen ist neben der Groß- und Kleinschreibung zu beachten, dass er eindeutig sein sollte,

um zu vermeiden, dass andere auf Ihr Netzwerk zugreifen.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

4. Wenn Sie die Option Infrastructure Mode (Infrastrukturmodus) ausgewählt haben, fahren Sie jetzt mit

Schritt 5 fort. Wenn Sie die Option Ad-Hoc Mode (Ad-Hoc-Modus) ausgewählt haben, wir das Fenster Ad-Hoc

Mode Settings (Einstellungen für Ad-Hoc-Modus) angezeigt.

Wählen Sie den korrekten Betriebskanal für Ihr Wireless-Netzwerk aus. Der von Ihnen angegebene Kanal muss

mit dem Kanal übereinstimmen, den Sie auf den anderen Geräten Ihres Wireless-Netzwerks eingestellt haben.

Wenn Sie nicht sicher sind, welchen Kanal Sie verwenden sollen, behalten Sie die Standardeinstellung bei.

Klicken Sie auf die Schaltfläche Next (Weiter). Klicken Sie auf die Schaltfläche Back (Zurück), falls Sie die

vorgenommenen Einstellungen ändern möchten.

5. Wenn Ihr Wireless-Netzwerk über keine Wireless-Sicherheitsmethode verfügt, wählen Sie Disabled

(Deaktiviert) aus und klicken Sie dann auf die Schaltfläche Next (Weiter), um fortzufahren. Fahren Sie mit

Schritt 6 fort.

Wenn Ihr Wireless-Netzwerk eine Wireless-Sicherheitsmethode besitzt, wählen Sie die entsprechende

Methode aus: WEP, WPA-Personal, PSK2, WPA-Enterprise oder RADIUS. WEP ist die Abkürzung für Wired

Equivalent Privacy und WPA für Wi-Fi Protected Access. PSK2 steht für Pre-shared Key2. Bei WPA handelt es

sich um einen höheren Sicherheitsstandard als bei WEP. RADIUS ist die Abkürzung für Remote Authentication

Dial-In User Service. Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche

Back (Zurück), um zum vorherigen Fenster zurückzukehren.

Fahren Sie mit dem für Ihre Sicherheitsmethode entsprechenden Abschnitt fort: WEP, WPA-Personal, WPAEnterprise, RADIUS oder LEAP.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-12: „Ad-Hoc Mode Settings“

(Einstellungen für den Ad-Hoc-Modus)

11

Page 19

Wireless-G Notebook-Adapter mit RangeBooster

WEP

WEP: Wählen Sie aus dem Dropdown-Menü die 64-Bit- oder die 128-Bit-Verschlüsselung aus.

Passphrase: Geben Sie eine Passphrase in das Feld Passphrase ein, sodass automatisch ein WEP-Schlüssel

generiert wird. Hierbei wird zwischen Groß- und Kleinschreibung unterschieden. Die Länge von 16

alphanumerischen Zeichen darf nicht überschritten werden. Diese Passphrase muss mit den Passphrasen

Ihrer anderen Wireless-Netzwerkgeräte übereinstimmen und ist nur mit Wireless-Produkten von Linksys

kompatibel. (Wenn Sie Wireless-Produkte anderer Anbieter verwenden, geben Sie den WEP-Schlüssel bei den

entsprechenden Produkten manuell ein.)

WEP Key (WEP-Schlüssel): Der eingegebene WEP-Schlüssel muss mit dem WEP-Schlüssel Ihres WirelessNetzwerks übereinstimmen. Geben Sie für die 64-Bit-Verschlüsselung genau 10 hexadezimale Zeichen ein.

Geben Sie für die 128-Bit-Verschlüsselung genau 26 hexadezimale Zeichen ein. Gültige hexadezimale

Zeichen sind Zeichen von „0“ bis „9“ und von „A“ bis „F“.

Benutzer mit fortgeschrittenen Kenntnissen

TX Key (Übertragungsschlüssel): Die Standardnummer des Übertragungsschlüssels ist 1. Wenn der Access

Point bzw. der Wireless-Router Ihres Netzwerks die Nummern 2, 3 oder 4 als Übertragungsschlüssel

verwendet, wählen Sie die entsprechende Nummer aus dem Dropdown-Menü TX Key

(Übertragungsschlüssel) aus.

Authentication (Authentifizierung): Standardmäßig ist die Option Auto ausgewählt, wobei die

Authentifizierungsmethoden Shared Key (Gemeinsamer Schlüssel) bzw. Open System (Offenes System)

automatisch erkannt werden. Shared Key (Gemeinsamer Schlüssel) bedeutet, dass Absender und Empfänger

einen gemeinsamen WEP-Schlüssel zur Authentifizierung verwenden. Bei Open System (Offenes System)

verwenden Absender und Empfänger keinen gemeinsamen WEP-Schlüssel zur Authentifizierung. Wenn Sie

sich nicht sicher sind, welche Authentifizierungsmethode Sie wählen sollen, behalten Sie die

Standardeinstellung Auto bei.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder klicken Sie auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

Abbildung 4-13: „Wireless Security – WEP“

(Sicherheit im Wireless-Netzwerkbetrieb: WEP)

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

12

Page 20

Wireless-G Notebook-Adapter mit RangeBooster

„WPA Personal“ (WPA-Personal)

WPA Personal (WPA-Personal) bietet zwei Verschlüsselungsmethoden (TKIP und AES) mit dynamischen

Verschlüsselungsschlüsseln. Wählen Sie für die Verschlüsselung TKIP oder AES aus. Geben Sie eine

Passphrase ein, die mindestens 8 und maximal 63 Zeichen enthält.

Encryption (Verschlüsselung): Wählen Sie den gewünschten Algorithmus (TKIP oder AES) aus dem

Dropodown-Menü Encryption (Verschlüsselung) aus.

Passphrase: Geben Sie eine Passphrase, (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

PSK2

Geben Sie eine Passphrase ein, die mindestens 8 und maximal 32 Zeichen enthält.

Abbildung 4-14: „Wireless Security – WPA Personal“

(Sicherheit im Wireless-Netzwerkbetrieb: WPA-Personal)

Passphrase: Geben Sie eine Passphrase, (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-15: „Wireless Security – PSK2“

(Sicherheit im Wireless-Netzwerkbetrieb: PSK2)

13

Page 21

Wireless-G Notebook-Adapter mit RangeBooster

„WPA Enterprise“ (WPA-Enterprise)

Bei der Verschlüsselungsmethode WPA Enterprise (WPA-Enterprise) wird WPA-Sicherheit in Kombination mit

einem RADIUS-Server verwendet. (Diese Vorgehensweise sollte nur verwendet werden, wenn ein RADIUSServer mit dem Router verbunden ist.) WPA-Enterprise bietet zwei Authentifizierungsmethoden, EAP-TLS und

PEAP, sowie zwei Verschlüsselungsmethoden, TKIP und AES, mit dynamischen Verschlüsselungsschlüsseln.

Authentication (Authentifizierung): Wählen Sie die in Ihrem Netzwerk verwendete Authentifizierungsmethode, EAP-TLS oder PEAP, aus.

EAP-TLS

Geben Sie bei Auswahl von EAP-TLS den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale

Feld Server Name (Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das

Zertifikat aus, das Sie installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren.

Wählen Sie den Verschlüsselungstyp, TKIP oder AES, aus dem Dropdown-Menü Encryption (Verschlüsselung)

aus.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Abbildung 4-16: „Wireless Security – WPA Enterprise“

(Sicherheit im Wireless-Netzwerkbetrieb: WPA-

Enterprise) – EAP-TLS

PEAP

Geben Sie bei Auswahl von PEAP den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie das Passwort Ihres Wireless-Netzwerks in das Feld Password (Passwort) ein.

Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale Feld Server Name

(Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das Zertifikat aus, das Sie

installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren. Um jedes beliebige Zertifikat

zu verwenden, behalten Sie die Standardeinstellung Trust Any (Allen vertrauen) bei. Wählen Sie

anschließend die Authentifizierungsmethode des PEAP-Tunnels aus. Wählen Sie den Verschlüsselungstyp,

TKIP oder AES, aus dem Dropdown-Menü Encryption (Verschlüsselung) aus.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-17: „Wireless Security – WPA Enterprise“

(Sicherheit im Wireless-Netzwerkbetrieb: WPA-

Enterprise) – PEAP

14

Page 22

Wireless-G Notebook-Adapter mit RangeBooster

RADIUS

Bei RADIUS wird ein RADIUS-Server verwendet. (Diese Vorgehensweise sollte nur verwendet werden, wenn

ein RADIUS-Server mit einem Router verbunden ist.) RADIUS bietet zwei Authentifizierungsarten: EAP-TLS

und PEAP.

Authentication (Authentifizierung): Wählen Sie die in Ihrem Netzwerk verwendete

Authentifizierungsmethode, EAP-TLS oder PEAP, aus.

EAP-TLS

Geben Sie bei Auswahl von EAP-TLS den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale

Feld Server Name (Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das

Zertifikat aus, das Sie installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Abbildung 4-18: „Wreless Security – RADIUS“ (Sicherheit

im Wireless-Netzwerkbetrieb: RADIUS – EAP-TLS

PEAP

Geben Sie bei Auswahl von PEAP den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie das Passwort Ihres Wireless-Netzwerks in das Feld Password (Passwort) ein.

Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale Feld Server Name

(Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das Zertifikat aus, das Sie

installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren. Um jedes beliebige Zertifikat

zu verwenden, behalten Sie die Standardeinstellung Trust Any (Allen vertrauen) bei. Wählen Sie

anschließend die Authentifizierungsmethode des PEAP-Tunnels aus.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-19: „Wireless Security – RADIUS“ (Sicherheit

im Wireless-Netzwerkbetrieb: RADIUS) – PEAP

15

Page 23

Wireless-G Notebook-Adapter mit RangeBooster

6. Das Fenster Confirm New Settings (Neue Einstellungen bestätigen) wird als Nächstes geöffnet und zeigt die

neuen Einstellungen an. Zum Speichern der neuen Einstellungen klicken Sie auf die Schaltfläche Save

(Speichern). Zum Bearbeiten der neuen Einstellungen klicken Sie auf die Schaltfläche Back (Zurück). Klicken

Sie zum Beenden des manuellen Einrichtens über den Wireless-Netzwerkmonitor auf Exit (Beenden).

7. Das Glückwunschfenster wird als nächstes angezeigt. Klicken Sie auf Connect to Network (Mit Netzwerk

verbinden), um die neuen Einstellungen zu übernehmen und zum Fenster Link Information

(Verbindungsdaten) zurückzukehren. Klicken Sie auf Return to Profiles screen (Zurück zum Fenster Profile),

um zum Fenster Profiles (Profile) zurückzukehren.

Abbildung 4-20: „Confirm New Settings“

(Bestätigen der neuen Einstellungen)

Gratulation! Die manuelle Einrichtung mithilfe des Wireless-Netzwerkmonitors ist abgeschlossen.

Wenn Sie die Verbindungsdaten überprüfen, nach verfügbaren Wireless-Netzwerken suchen oder

weitere Änderungen an der Konfiguration vornehmen möchten, gehen Sie zu Kapitel 5: Verwenden des

Wireless-Netzwerkmonitors.

Kapitel 4: Einrichten und Anschließen des Wireless-G Notebook-Adapters

Einrichten des Adapters

Abbildung 4-21: Fenster Congratulations (Gratulation)

16

Page 24

Wireless-G Notebook-Adapter mit RangeBooster

Kapitel5: Verwenden des Wireless-Netzwerkmonitors

Verwenden Sie den Wireless-Netzwerkmonitor, um die Verbindungsdaten zu überprüfen, nach verfügbaren

Wireless-Netzwerken zu suchen oder Profile zu erstellen, die verschiedene Konfigurationseinstellungen

enthalten.

Zugreifen auf den Wireless-Netzwerkmonitor

Nach der Installation des Adapters wird das Symbol für den Wireless-Netzwerkmonitor in der Taskleiste Ihres

Computers angezeigt. Wenn der Wireless-Netzwerkmonitor aktiviert ist, erscheint das Symbol in der Farbe Grün.

Wenn der Wireless-Netzwerkmonitor deaktiviert bzw. der Adapter nicht angeschlossen ist, wird das Symbol grau

angezeigt.

Verwenden des Wireless-Netzwerkmonitors

Das erste angezeigte Fenster des Wireless-Netzwerkmonitors ist das Fenster Link Information

(Verbindungsdaten). In diesem Fenster wird Ihnen die Stärke des aktuellen Wireless-Signals sowie die Qualität

der Verbindung angezeigt. Sie können auch auf die Schaltfläche More Information (Weitere Informationen)

klicken, um zusätzliche Statusinformationen zu der aktuellen Wireless-Verbindung anzuzeigen. Um nach

verfügbaren Wireless-Netzwerken zu suchen, klicken Sie auf die Registerkarte Site Survey (Netzwerksuche).

Klicken Sie auf die Registerkarte Profiles (Profile), um Änderungen an der Konfiguration vorzunehmen oder

Verbindungsprofile herzustellen.

Abbildung 5-1: Symbol für den Wireless-Netzwerkmonitor

„Link Information“ (Verbindungsdaten)

Im Fenster Link Information (Verbindungsdaten) werden der Netzwerkmodus, die Signalstärke und Informationen

zur Qualität der aktuellen Verbindung angezeigt. Es enthält auch eine Schaltfläche für zusätzliche

Statusinformationen.

Ad-Hoc Mode (Ad-Hoc-Modus) oder Infrastructure Mode (Infrastrukturmodus): In diesem Fenster wird

angezeigt, ob sich der Adapter momentan im Ad-Hoc-Modus oder im Infrastrukturmodus befindet.

Signal Strength (Signalstärke): In dieser Leiste wird die Signalstärke angezeigt.

Link Quality (Verbindungsqualität): In dieser Leiste wird die Qualität der Wireless-Netzwerkverbindung

angezeigt.

Klicken Sie auf die Schaltfläche More Information (Weitere Informationen), um im Fenster Wireless Network

Status (Status des Wireless-Netzwerks) weitere Informationen zur Wireless-Netzwerkverbindung anzuzeigen.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Zugreifen auf den Wireless-Netzwerkmonitor

Abbildung 5-2: „Link Information“ (Verbindungsdaten)

17

Page 25

Wireless-G Notebook-Adapter mit RangeBooster

„Wireless Network Status“ (Status des Wireless-Netzwerks)

Das Fenster Wireless Network Status (Status des Wireless-Netzwerks) enthält Informationen zu Ihren aktuellen

Netzwerkeinstellungen.

Status: Hier wird der Status der Wireless-Netzwerkverbindung angezeigt.

SSID: Dies ist der eindeutige Name des Wireless-Netzwerks.

Wireless Mode (Wireless-Modus): Der derzeit verwendete Modus des Wireless-Netzwerks wird hier angezeigt.

Transfer Rate (Übertragungsrate): Hier wird die Datenübertragungsrate der aktuellen Verbindung angezeigt.

Channel (Kanal): Hierbei handelt es sich um den Kanal, auf den die Wireless-Netzwerkgeräte eingestellt sind.

Security (Sicherheit): Hier wird der Status der Sicherheitsfunktion des Netzwerks angezeigt.

Authentification (Authentifizierung): Dies ist die Methode zur Authentifizierung des Wireless-Netzwerks.

IP Address (IP-Adresse): Hier ist die IP-Adresse des Adapters aufgeführt.

Subnet Mask (Subnetzmaske): Hier wird die Subnetzmaske des Adapters angezeigt.

Default Gateway (Standard-Gateway): Hier wird die Standard-Gateway-Adresse des Adapters angezeigt.

Abbildung 5-3: Weitere Informationen – „Wireless

Network Status“ (Status des Wireless-Netzwerks)

DNS: Hierbei handelt es sich um die DNS-Adresse des Adapters.

DHCP Client (DHCP-Client): Diese Option gibt über den Status des Adapters als DHCP-Client Aufschluss.

MAC Address (MAC-Adresse): Hier wird die MAC-Adresse des Access Points oder des Wireless-Routers des

Wireless-Netzwerks angezeigt.

Signal Strength (Signalstärke): In dieser Leiste wird die Signalstärke angezeigt.

Link Quality (Verbindungsqualität): In dieser Leiste wird die Qualität der Wireless-Netzwerkverbindung

angezeigt.

Klicken Sie auf die Schaltfläche Statistics (Statistiken), um zum Fenster Wireless Network Statistics (Statistiken

für das Wireless-Netzwerk) zu gelangen. Klicken Sie auf die Schaltfläche Back (Zurück), um zum ursprünglichen

Fenster Link Information (Verbindungsdaten) zurückzukehren. Klicken Sie auf die Schaltfläche Save to Profile

(Im Profil speichern), um die momentan aktiven Verbindungseinstellungen in ein Profil zu speichern.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

„Link Information“ (Verbindungsdaten)

18

Page 26

Wireless-G Notebook-Adapter mit RangeBooster

„Wireless Network Statistics“ (Statistiken für das Wireless-Netzwerk)

Das Fenster Wireless Networks Statistics (Statistiken für das Wireless-Netzwerk) enthält Statistiken zu Ihren

aktuellen Netzwerkeinstellungen.

Transmit Rate (Übertragungsrate): Die Datenübertragungsrate der aktuellen Verbindung. (Im automatischen

Modus wechselt der Adapter dynamisch zur schnellstmöglichen Datenübertragungsrate.)

Receive Rate (Empfangsrate): Die Rate, mit der Daten empfangen werden.

Packets Received (Empfangene Datenpakete): Hier werden die Datenpakete angezeigt, die in Echtzeit vom

Adapter empfangen wurden, seit die Verbindung zum Wireless-Netzwerk hergestellt oder seit zuletzt auf die

Schaltfläche Refresh Statistics (Statistiken aktualisieren) geklickt wurde.

Packets Transmitted (Übertragene Datenpakete): Hier werden die Datenpakete angezeigt, die in Echtzeit vom

Adapter übertragen wurden, seit die Verbindung zum Wireless-Netzwerk hergestellt oder seit zuletzt auf die

Schaltfläche Refresh Statistics (Statistiken aktualisieren) geklickt wurde.

Bytes Received (Empfangene Bytes): Hier werden die Bytes angezeigt, die in Echtzeit von dem Adapter

empfangen wurden, seit die Verbindung zum Wireless-Netzwerk hergestellt oder seit zuletzt auf die Schaltfläche

Refresh Statistics (Statistiken aktualisieren) geklickt wurde.

Bytes Transmitted (Übertragene Bytes): Hier werden die Bytes angezeigt, die in Echtzeit von dem Adapter

übertragen wurden, seit die Verbindung zum Wireless-Netzwerk hergestellt wurde oder seit zuletzt auf die

Schaltfläche Refresh Statistics (Statistiken aktualisieren) geklickt wurde.

Abbildung 5-4: Weitere Informationen – „Wireless

Network Statistics“ (Statistiken für das Wireless-

Netzwerk)

Driver Version (Treiberversion): Hier wird die Treiberversion des Adapters angezeigt.

Noise Level (Rauschpegel): Hier wird der Pegel der Hintergrundgeräusche, die das Wireless-Signal

beeinträchtigen, angezeigt. Eine niedrigere Zahl wird in ein Signal höherer Qualität übersetzt.

Signal Strength (Signalstärke): Hier wird die Stärke des vom Adapter empfangenen Signals angezeigt.

Transmit Power (Übertragungsleistung): Hier wird die Ausgangsleistung für die Übertragung des Adapters angezeigt.

Up Time (Betriebszeit): Hier wird die Dauer der aktuellen Verbindung zu einem Wireless-Netzwerk angezeigt.

Total U p Time (Gesamtbetriebszeit): Hier wird die Gesamtdauer der Verbindungszeit des Adapters angezeigt.

Signal Strength (Signalstärke): In dieser Leiste wird die Signalstärke angezeigt.

Link Quality (Verbindungsqualität): In dieser Leiste wird die Qualität der Wireless-Netzwerkverbindung angezeigt.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

„Link Information“ (Verbindungsdaten)

Abbildung 5-5: „Site Survey“ (Netzwerksuche)

19

Page 27

Wireless-G Notebook-Adapter mit RangeBooster

Klicken Sie auf die Schaltfläche Back (Zurück), um zum ursprünglichen Fenster Link Information

(Verbindungsdaten) zurückzukehren. Klicken Sie auf die Schaltfläche Status, um zu dem Fenster Wireless

Network Status (Status des Wireless-Netzwerks) zu gelangen. Klicken Sie auf die Schaltfläche Save to Profile

(Im Profil speichern), um die momentan aktiven Verbindungseinstellungen in ein Profil zu speichern. Klicken Sie

auf die Schaltfläche Refresh (Aktualisieren), um die Statistiken zurückzusetzen.

„Site Survey“ (Netzwerksuche)

Im Fenster Site Survey (Netzwerksuche) wird links in der Tabelle eine Liste der verfügbaren Netzwerke angezeigt.

In dieser Tabelle werden die SSID des Netzwerks, der Kanal und die Qualität des vom Adapter empfangenen

Wireless-Signals dargestellt. Sie können auf SSID, CH (Channel (Kanal)) oder Signal klicken, um nach dem

entsprechenden Feld zu sortieren.

SSID: Hier wird die SSID angezeigt, d. h. der eindeutige Name des Wireless-Netzwerks.

CH: Dies ist die für das Netzwerk verwendete Kanaleinstellung.

Signal: Hier wird der Prozentsatz der Signalstärke von 0 bis 100 % angezeigt.

Netzwerkinformationen

Für jedes ausgewählte Netzwerk werden folgende Einstellungen aufgeführt:

Abbildung 5-6: WEP Key Needed for Connection

(WEP-Schlüssel für Verbindung erforderlich)

SSID: Dies ist die SSID, d. h. der eindeutige Name des Wireless-Netzwerks.

Wireless Mode (Wireless-Modus): Hierbei handelt es sich um den derzeit verwendeten Modus des Wireless-

Netzwerks.

Channel (Kanal): Hierbei handelt es sich um den Kanal, auf den die Wireless-Netzwerkgeräte eingestellt sind.

Security (Sicherheit): Hier wird der Status der Sicherheitsfunktion des Netzwerks angezeigt.

MAC Address (MAC-Adresse): Hier wird die MAC-Adresse des Access Points des Wireless-Netzwerks angezeigt.

Refresh (Aktualisieren): Klicken Sie auf die Schaltfläche Refresh (Aktualisieren), um eine neue Suche nach

Wireless-Geräten durchzuführen.

Connect (Verbinden): Um eine Verbindung zu einem der Netzwerke auf der Liste zu erstellen, wählen Sie das

Wireless-Netzwerk aus und klicken Sie auf die Schaltfläche Connect (Verbinden). Wenn im Netzwerk die

Verschlüsselung aktiviert ist, wird ein neues Fenster angezeigt.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

„Site Survey“ (Netzwerksuche)

Abbildung 5-7: WPA-Personal Needed for Connection

(WPA-Personal für Verbindung erforderlich)

Abbildung 5-8: PSK2 Needed for Connection

(PSK2 für Verbindung erforderlich)

20

Page 28

Wireless-G Notebook-Adapter mit RangeBooster

Wenn im Netzwerk die WEP-Sicherheitsverschlüsselung aktiviert ist, wird das Fenster WEP Key Needed for

Connection (WEP-Schlüssel für Verbindung erforderlich) angezeigt. Wählen Sie die entsprechende WEP-

Verschlüsselungsebene aus: 64-bit (64-Bit) oder 128-bit (128-Bit) Geben Sie anschließend die Passphrase oder

den WEP-Schlüssel des Netzwerks ein. Klicken Sie auf die Schaltfläche Connect (Verbinden). Um die Verbindung

abzubrechen, klicken Sie auf die Schaltfläche Cancel (Abbrechen).

Wenn im Netzwerk die Wireless-Sicherheitsmethode für WPA-Personal aktiviert ist, wird das Fenster WPA-Personal

Needed for Connection (WPA-Personal für Verbindung erforderlich) angezeigt. Wählen Sie den entsprechenden

Verschlüsselungstyp, TKIP oder AES, aus. Geben Sie anschließend die Passphrase des Netzwerks bzw. den

vorläufigen gemeinsamen Schlüssel in das Feld Passphrase ein. Klicken Sie anschließend auf die Schaltfläche

Connect (Verbinden). Um die Verbindung abzubrechen, klicken Sie auf die Schaltfläche Cancel (Abbrechen).

Wenn im Netzwerk die Wireless-Sicherheitsmethode für PSK2 aktiviert ist, wird das Fenster PSK2 Needed for

Connection (PSK2 für Verbindung erforderlich) angezeigt. Geben Sie anschließend die Passphrase des Netzwerks

bzw. den vorläufigen gemeinsamen Schlüssel in das Feld Passphrase ein. Wenn Sie die Verbindung zum

Netzwerk herstellen möchten, klicken Sie auf Connect (Verbinden). Um die Verbindung abzubrechen, klicken Sie

auf Cancel (Abbrechen).

Profiles (Profile)

Im Fenster Profiles (Profile) können Sie verschiedene Konfigurationsprofile für verschiedene

Netzwerkeinrichtungen speichern. In der Tabelle links wird eine Liste der verfügbaren Profile mit den

entsprechenden Profilnamen und SSIDs angezeigt.

Profile (Profil): Hier wird der Name des Profils angezeigt.

SSID: Hier wird die SSID angezeigt, d. h. der eindeutige Name des Wireless-Netzwerks.

Profilinformationen

Für jedes ausgewählte Profil werden folgende Angaben aufgeführt:

Wireless Mode (Wireless-Modus): Hierbei handelt es sich um den derzeit verwendeten Modus des WirelessNetzwerks.

Transfer Rate (Übertragungsrate): Hier wird die Datenübertragungsrate der aktuellen Verbindung angezeigt.

Channel (Kanal): Hierbei handelt es sich um den Kanal, auf den die Wireless-Netzwerkgeräte eingestellt sind.

Security (Sicherheit): Hier wird der Status der Sicherheitsfunktion des Netzwerks angezeigt.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Profiles (Profile)

Abbildung 5-9: Profiles (Profile)

21

Page 29

Wireless-G Notebook-Adapter mit RangeBooster

Authentication (Authentifizierung): Hier wird die Authentifizierungseinstellung für das Netzwerk angezeigt.

Connect (Verbinden): Um eine Verbindung zu einem Wireless-Netzwerk mit einem bestimmten Profil zu erstellen,

wählen Sie das Profil aus, und klicken Sie auf Connect (Verbinden).

New (Neu): Klicken Sie auf die Schaltfläche New (Neu), um ein neues Profil zu erstellen. Detaillierte Anweisungen

finden Sie im nächsten Abschnitt „Erstellen eines neuen Profils“.

Edit (Bearbeiten): Wählen Sie das zu ändernde Profil aus, und klicken Sie dann auf die Schaltfläche Edit

(Bearbeiten).

Import (Importieren): Klicken Sie auf die Schaltfläche Import (Importieren), um ein Profil zu importieren, das an

einem anderen Speicherort gespeichert wurde. Wählen Sie die gewünschte Datei aus, und klicken Sie auf die

Schaltfläche Öffnen.

Export (Exportieren): Wählen Sie das Profil aus, das Sie an einem anderen Speicherort speichern möchten, und

klicken Sie auf die Schaltfläche Export (Exportieren). Geben Sie den entsprechenden Ordner an, und klicken Sie

auf die Schaltfläche Speichern.

HINWEIS: Wenn Sie mehrere Profile exportieren möchten, müssen Sie diese nacheinander

exportieren.

Delete (Löschen): Wählen Sie das zu löschende Profil aus, und klicken Sie dann auf die Schaltfläche Delete

(Löschen).

Erstellen eines neuen Profils

Als nächster Schritt wird das Fenster Available Wireless Network (Verfügbares Wireless-Netzwerk) angezeigt.

Dieses Fenster enthält zwei Optionen zur Einrichtung des Adapters.

• Available Wireless Network (Verfügbares Wireless-Netzwerk). (Für die meisten Benutzer.) Verwenden Sie

diese Option, wenn Sie bereits über ein Netzwerk verfügen. Die für diesen Adapter verfügbaren Netzwerke

werden in diesem Fenster aufgeführt. Wählen Sie eines dieser Netzwerke aus, und klicken Sie auf die

Schaltfläche Connect (Verbinden), um eine Verbindung mit dem Netzwerk herzustellen. Klicken Sie auf die

Schaltfläche Refresh (Aktualisieren), um die Liste der verfügbaren Wireless-Netzwerke zu aktualisieren.

Abbildung 5-10: Importieren eines Profils

Abbildung 5-11: Exportieren eines Profils

• Manual Setup (Manuelles Einrichten). Wenn Ihr Netzwerk in diesem Fenster nicht aufgeführt ist, wählen

Sie die Option Manual Setup (Manuelles Einrichten) aus, um den Adapter manuell einzurichten. Diese

Methode zum Einrichten des Adapters ist nur für Benutzer mit fortgeschrittenen Kenntnissen geeignet.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-12: „Creating a Profile“

(Erstellen eines neuen Profils)

22

Page 30

Wireless-G Notebook-Adapter mit RangeBooster

Die Einrichtungsmethode für die einzelnen Optionen wird schrittweise unter den entsprechenden Überschriften

auf den folgenden Seiten beschrieben.

Wenn Sie den Adapter später einrichten möchten, klicken Sie auf Exit (Beenden), um den Setup-Assistenten zu

beenden.

Verfügbares Wireless-Netzwerk

Die verfügbaren Netzwerke werden in der Tabelle in der Mitte des Fensters nach SSID aufgeführt. Wählen Sie das

Wireless-Netzwerk aus, zu dem Sie eine Verbindung herstellen möchten, und klicken Sie auf die Schaltfläche

Connect (Verbinden). Wenn Ihr Netzwerk nicht in der Liste aufgeführt ist, klicken Sie auf die Schaltfläche

Refresh (Aktualisieren), um die Liste zu aktualisieren. Wenn im Netzwerk eine Wireless-Sicherheitsmethode

verwendet wird, müssen Sie die Sicherheit auf dem Adapter konfigurieren. Andernfalls werden Sie direkt zum

Fenster Congratulations (Gratulation) geführt.

1. Wenn Sie Wireless Security (Sicherheit im Wireless-Netzwerkbetrieb) für das Netzwerk aktiviert haben,

fahren Sie mit Schritt 2 fort. Wenn Sie Wireless Security (Sicherheit im Wireless-Netzwerkbetrieb) für das

Netzwerk nicht aktiviert haben, fahren Sie mit Schritt 3 fort.

2. Wenn für Ihr Netzwerk die Wireless-Sicherheitsfunktion WEP (Wired Equivalent Privacy) aktiviert ist, wird

nebenstehendes Fenster angezeigt. Wählen Sie 64-bit (64-Bit) oder 128-bit (128-Bit) aus.

Geben Sie anschließend eine Passphrase oder einen WEP-Schlüssel ein.

Passphrase: Geben Sie eine Passphrase in das Feld Passphrase ein, sodass automatisch ein WEP-Schlüssel

generiert wird. Bei der Passphrase wird zwischen Groß- und Kleinschreibung unterschieden. Die Länge von

16 alphanumerischen Zeichen darf nicht überschritten werden. Sie muss mit den Passphrasen Ihrer anderen

Wireless-Netzwerkgeräte übereinstimmen und ist nur mit Wireless-Produkten von Linksys kompatibel. (Wenn

Sie Wireless-Produkte anderer Anbieter verwenden, geben Sie den WEP-Schlüssel bei den entsprechenden

Produkten manuell ein.)

Abbildung 5-1: WEP Key Needed for Connection

(WEP-Schlüssel für Verbindung erforderlich)

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

23

Page 31

Wireless-G Notebook-Adapter mit RangeBooster

WEP Key (WEP-Schlüssel): Der eingegebene WEP-Schlüssel muss mit dem WEP-Schlüssel Ihres Wireless-

Netzwerks übereinstimmen. Geben Sie für die 64-Bit-Verschlüsselung genau 10 hexadezimale Zeichen ein.

Geben Sie für die 128-Bit-Verschlüsselung genau 26 hexadezimale Zeichen ein. Gültige hexadezimale

Zeichen sind Zeichen von „0“ bis „9“ und von „A“ bis „F“.

Klicken Sie anschließend auf Connect (Verbinden), und fahren Sie mit Schritt 3 fort.

Wenn in Ihrem Netzwerk die Wireless-Sicherheitsmethode WPA-Personal (Wi-Fi Protected Access) aktiviert

ist, wird dieses Fenster angezeigt.

Encryption (Verschlüsselung): Wählen Sie den gewünschten Algorithmus (TKIP oder AES), aus dem

Dropdown-Menü Encryption (Verschlüsselung) aus.

Passphrase: Geben Sie eine Passphrase (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie anschließend auf Connect (Verbinden), und fahren Sie mit Schritt 3 fort.

Wenn für Ihr Netzwerk die Wireless-Sicherheitsfunktion WEP (Wired Equivalent Privacy) aktiviert ist, wird

nebenstehendes Fenster angezeigt.

Passphrase: Geben Sie eine Passphrase (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Abbildung 5-2: WPA - Personal Needed for Connection

(WPA-Personal für Verbindung erforderlich)

Klicken Sie anschließend auf Connect (Verbinden), und fahren Sie mit Schritt 3 fort.

3. Nach der erfolgreichen Installation der Software wird das Fenster Congratulations (Gratulation) angezeigt.

Klicken Sie auf Connect to Network (Mit Netzwerk verbinden), um eine Verbindung mit Ihrem Netzwerk

herzustellen, die neuen Einstellungen zu übernehmen und zum Fenster Link Information (Verbindungsdaten)

zurückzukehren.

Gratulation! Ihr Profil wurde erfolgreich konfiguriert.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-3: PSK Needed for Connection (PSK2 für

Verbindung erforderlich)

Abbildung 5-4: „Congratulations“ (Gratulation)

24

Page 32

Wireless-G Notebook-Adapter mit RangeBooster

Manuelles Einrichten

Wenn Ihr Netzwerk nicht unter den verfügbaren Wireless-Netzwerken aufgeführt ist, können Sie die Option

Manual Setup (Manuelles Einrichten) verwenden.

1. Klicken Sie im Fenster Available Wireless Network (Verfügbares Wireless-Netzwerk) auf Manual Setup

(Manuelles Einrichten), um den Adapter manuell einzurichten.

2. Das Fenster Network Settings (Netzwerkeinstellungen) des Wireless-Netzwerkmonitors wird angezeigt. Wenn

Ihr Netzwerk über einen Router oder einen anderen DHCP-Server verfügt, klicken Sie auf die

Optionsschaltfläche neben Obtain network settings automatically (DHCP) (Netzwerkeinstellungen

automatisch beziehen (DHCP)).

Wenn Ihr Netzwerk über keinen DHCP-Server verfügt, klicken Sie auf die Optionsschaltfläche neben Specify

network settings (Netzwerkeinstellungen angeben). Geben Sie eine IP-Adresse, eine Subnetzmaske, ein

Standard-Gateway und die DNS-Adressen ein, die für Ihr Netzwerk geeignet sind. In diesem Fenster ist die

Angabe der IP-Adresse und der Subnetzmaske obligatorisch. Wenn Sie sich nicht sicher sind, welches die

korrekten Einstellungen für das Standard-Gateway und die DNS-Adressen sind, lassen Sie diese Felder leer.

Abbildung 5-13: „Available Wireless Network“

(Verfügbares Wireless-Netzwerk)

IP Address (IP-Adresse): Diese IP-Adresse muss im Netzwerk eindeutig sein.

Subnet Mask (Subnetzmaske): Die Subnetzmaske des Adapters muss mit der Subnetzmaske Ihres Wired-

Netzwerks übereinstimmen.

Default Gateway (Standard-Gateway): Geben Sie hier die IP-Adresse des Gateways Ihres Netzwerks ein.

DNS 1 und DNS 2: Geben Sie die DNS-Adresse Ihres Wired-Ethernet-Netzwerks hier ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder klicken Sie auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-14: „Network Settings“

(Netzwerkeinstellungen)

25

Page 33

Wireless-G Notebook-Adapter mit RangeBooster

3. Im Fenster Wireless Mode (Wireless-Modus) stehen zwei Modi für den Wireless-Betrieb zur Auswahl. Klicken Sie

auf die Optionsschaltfläche Infrastructure Mode (Infrastrukturmodus), wenn Sie eine Verbindung zu einem

Wireless-Router oder Access Point herstellen möchten. Klicken Sie auf die Optionsschaltfläche Ad-Hoc Mode

(Ad-Hoc-Modus), wenn Sie eine direkte Verbindung zu einem anderen Wireless-Gerät ohne Verwendung eines

Wireless-Routers oder Access Points herstellen möchten. Geben Sie die SSID für Ihr Netzwerk ein.

Infrastructure Mode (Infrastrukturmodus): Verwenden Sie diesen Modus, wenn Sie eine Verbindung zu

einem Wireless-Router oder Access Point herstellen möchten.

Ad-Hoc Mode (Ad-Hoc-Modus): Verwenden Sie diesen Modus, wenn Sie eine direkte Verbindung zu einem

anderen Wireless-Gerät ohne Verwendung eines Wireless-Routers oder Access Points herstellen möchten.

SSID: Hierbei handelt es sich um den Netzwerknamen, der für alle Geräte im Netzwerk verwendet werden

muss. Bei diesem Namen ist neben der Groß- und Kleinschreibung zu beachten, dass er eindeutig sein sollte,

um zu vermeiden, dass andere auf Ihr Netzwerk zugreifen können.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder klicken Sie auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

4. Wenn Sie die Option Infrastructure Mode (Infrastrukturmodus) ausgewählt haben, fahren Sie jetzt mit

Schritt 5 fort. Wenn Sie die Option Ad-Hoc Mode (Ad-Hoc-Modus) ausgewählt haben, wird das Fenster Ad-

Hoc Mode Settings (Einstellungen für Ad-Hoc-Modus) angezeigt.

Wählen Sie den korrekten Betriebskanal für Ihr Wireless-Netzwerk aus. Der von Ihnen angegebene Kanal

muss mit dem Kanal übereinstimmen, den Sie auf den anderen Geräten Ihres drahtlosen Netzwerks

eingestellt haben. Wenn Sie nicht sicher sind, welchen Kanal Sie verwenden sollen, behalten Sie die

Standardeinstellung bei.

Klicken Sie auf Next (Weiter). Klicken Sie auf die Schaltfläche Back (Zurück), falls Sie die vorgenommenen

Einstellungen ändern möchten.

5. Wenn Ihr Wireless-Netzwerk über keine Wireless-Sicherheitsmethode verfügt, wählen Sie Disabled

(Deaktiviert) aus und klicken Sie dann auf die Schaltfläche Next (Weiter), um fortzufahren. Fahren Sie mit

Schritt 6 fort.

Wenn Ihr Wireless-Netzwerk eine Wireless-Sicherheitsmethode besitzt, wählen Sie die verwendete Methode

aus: WEP, WPA-Personal, WPA-Enterprise, PSK2 oder RADIUS. WEP ist die Abkürzung für Wired Equivalent

Privacy und WPA für Wi-Fi Protected Access. Bei WPA handelt es sich um einen höheren Sicherheitsstandard

als bei WEP. RADIUS ist die Abkürzung für Remote Authentication Dial-In User Service. PSK2 steht für Preshared Key 2. Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

Fahren Sie mit dem für Ihre Sicherheitsmethode entsprechenden Abschnitt fort: WEP, WPA-Personal, WPAEnterprise, RADIUS oder LEAP.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-15: „Wireless Mode“ (Wireless-Modus)

Abbildung 5-16: Einstellungen für den Ad-Hoc-Modus

26

Page 34

Wireless-G Notebook-Adapter mit RangeBooster

WEP

WEP: Wählen Sie aus dem Dropdown-Menü die 64-Bit- oder die 128-Bit-Verschlüsselung aus.

Passphrase: Geben Sie eine Passphrase in das Feld Passphrase ein, so dass automatisch ein WEP-Schlüssel

generiert wird. Hierbei wird zwischen Groß- und Kleinschreibung unterschieden. Die Länge von 16

alphanumerischen Zeichen darf nicht überschritten werden. Diese Passphrase muss mit den Passphrasen

Ihrer anderen Wireless-Netzwerkgeräte übereinstimmen und ist nur mit Wireless-Produkten von Linksys

kompatibel. (Wenn Sie Wireless-Produkte anderer Anbieter verwenden, geben Sie den WEP-Schlüssel bei den

entsprechenden Produkten manuell ein.)

WEP Key (WEP-Schlüssel): Der eingegebene WEP-Schlüssel muss mit dem WEP-Schlüssel Ihres WirelessNetzwerks übereinstimmen. Geben Sie für die 64-Bit-Verschlüsselung genau 10 hexadezimale Zeichen ein.

Geben Sie für die 128-Bit-Verschlüsselung genau 26 hexadezimale Zeichen ein. Gültige hexadezimale

Zeichen sind Zeichen von „0“ bis „9“ und von „A“ bis „F“.

Benutzer mit fortgeschrittenen Kenntnissen

TX Key (Übertragungsschlüssel): Die Standardnummer des Übertragungsschlüssels ist 1. Wenn der Access

Point bzw. der Wireless-Router Ihres Netzwerks die Nummern 2, 3 oder 4 als Übertragungsschlüssel

verwendet, wählen Sie die entsprechende Nummer aus dem Dropdown-Menü TX Key

(Übertragungsschlüssel) aus.

Authentication (Authentifizierung): Standardmäßig ist die Option Auto ausgewählt, wobei die

Authentifizierungsmethoden Shared Key (Gemeinsamer Schlüssel) bzw. Open System (Offenes System)

automatisch erkannt werden. Shared Key (Gemeinsamer Schlüssel) bedeutet, dass Absender und Empfänger

einen gemeinsamen WEP-Schlüssel zur Authentifizierung verwenden. Bei Open System (Offenes System)

verwenden Absender und Empfänger keinen gemeinsamen WEP-Schlüssel zur Authentifizierung. Wenn Sie

sich nicht sicher sind, welche Authentifizierungsmethode Sie wählen sollen, behalten Sie die

Standardeinstellung Auto bei.

Abbildung 5-17: „Wireless Security – WEP“

(Sicherheit im Wireless-Netzwerkbetrieb: WEP)

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder klicken Sie auf die Schaltfläche Back

(Zurück), um zum vorherigen Fenster zurückzukehren.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

27

Page 35

Wireless-G Notebook-Adapter mit RangeBooster

„WPA Personal“ (WPA-Personal)

WPA-Personal bietet zwei Verschlüsselungsmethoden (TKIP und AES) mit dynamischen

Verschlüsselungsschlüsseln. Wählen Sie für die Verschlüsselung TKIP oder AES aus. Geben Sie eine

Passphrase ein, die mindestens 8 und maximal 63 Zeichen enthält.

Encryption (Verschlüsselung): Wählen Sie den gewünschten Algorithmus (TKIP oder AES), aus dem

Dropdown-Menü Encryption (Verschlüsselung) aus.

Passphrase: Geben Sie eine Passphrase, (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

PSK2

Geben Sie eine Passphrase ein, die mindestens 8 und maximal 32 Zeichen enthält.

Abbildung 5-18: Wireless Security – WPA Personal“

(Sicherheit im Wireless-Netzwerkbetrieb: WPA-Personal)

Passphrase: Geben Sie eine Passphrase, (auch als vorläufiger gemeinsamer Schlüssel bezeichnet) mit einer

Länge von 8 bis 63 Zeichen in das Feld Passphrase ein.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-19: „Wireless Security – PSK2“

(Sicherheit im Wireless-Netzwerkbetrieb: PSK2)

WEP (Wired Equivalent Privacy): Eine hochgradig sichere

Methode zum Verschlüsseln von Netzwerkdaten, die in einem

Wireless-Netzwerk übertragen werden.

Verschlüsselung: Die Codierung von Daten, die über ein

Netzwerk übertragen werden.

WPA (Wi-Fi Protected Access): Ein Wireless-Sicherheitsprotokoll,

bei dem eine TKIP-Verschlüsselung (Temporal Key Integrity

Protocol) verwendet wird, die zusammen mit einem RADIUSServer eingesetzt werden kann.

28

Page 36

Wireless-G Notebook-Adapter mit RangeBooster

„WPA Enterprise“ (WPA-Enterprise)

Bei der Verschlüsselungsmethode WPA-Enterprise wird WPA-Sicherheit in Kombination mit einem RADIUS-

Server verwendet. (Diese Vorgehensweise sollte nur verwendet werden, wenn ein RADIUS-Server mit dem

Router verbunden ist.) WPA-Enterprise bietet zwei Authentifizierungsmethoden, EAP-TLS und PEAP, sowie

zwei Verschlüsselungsmethoden, TKIP und AES, mit dynamischen Verschlüsselungsschlüsseln.

Authentication (Authentifizierung): Wählen Sie die in Ihrem Netzwerk verwendete

Authentifizierungsmethode, EAP-TLS oder PEAP, aus.

EAP-TLS

Geben Sie bei Auswahl von EAP-TLS den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale Feld

Server Name (Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das Zertifikat aus,

das Sie installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren. Wählen Sie den

Verschlüsselungstyp, TKIP oder AES, aus dem Dropdown-Menü Encryption (Verschlüsselung) aus.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Abbildung 5-20: Fenster Wireless Security – WPA

Enterprise (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) bei Verwendung von EAP-TLS

PEAP

Geben Sie bei Auswahl von PEAP den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie das Passwort Ihres Wireless-Netzwerks in das Feld Password (Passwort) ein.

Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale Feld Server Name

(Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das Zertifikat aus, das Sie

installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren. Um jedes beliebige Zertifikat

zu verwenden, behalten Sie die Standardeinstellung Trust Any (Allen vertrauen) bei. Wählen Sie anschließend die Authentifizierungsmethode des PEAP-Tunnels aus. Wählen Sie den Verschlüsselungstyp, TKIP oder

AES, aus dem Dropdown-Menü Encryption (Verschlüsselung) aus.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um

zum vorherigen Fenster zurückzukehren.

Kapitel 5: Verwenden des Wireless-Netzwerkmonitors

Erstellen eines neuen Profils

Abbildung 5-21: Fenster Wireless Security – WPA

Enterprise (Sicherheit im Wireless-Netzwerkbetrieb:

WPA-Enterprise) bei Verwendung von PEAP

29

Page 37

Wireless-G Notebook-Adapter mit RangeBooster

RADIUS

Bei RADIUS wird ein RADIUS-Server verwendet. (Diese Vorgehensweise sollte nur verwendet werden, wenn

ein RADIUS-Server mit einem Router verbunden ist.) RADIUS bietet zwei Authentifizierungsarten: EAP-TLS

und PEAP.

Authentication (Authentifizierung): Wählen Sie die in Ihrem Netzwerk verwendete

Authentifizierungsmethode, EAP-TLS oder PEAP, aus.

EAP-TLS

Geben Sie bei Auswahl von EAP-TLS den Anmeldenamen Ihres Wireless-Netzwerks in das Feld Login Name

(Anmeldename) ein. Geben Sie gegebenenfalls den Namen des Authentifizierungsservers in das optionale

Feld Server Name (Servername) ein. Wählen Sie aus dem Dropdown-Menü Certificate (Zertifikat) das

Zertifikat aus, das Sie installiert haben, um sich selbst in Ihrem Wireless-Netzwerk zu authentifizieren.

Klicken Sie auf die Schaltfläche Next (Weiter), um fortzufahren, oder auf die Schaltfläche Back (Zurück), um