Page 1

A Division of Cisco Systems, Inc.

®

2,4

Model No.

GHz

802.11g

Wireless-G

Notebook Adapter

WIRELESS

WPC54GR (EU/LA/UK)

with RangeBooster

User Guide

Page 2

Wireless-G Notebook Adapter with RangeBooster

Copyright and Trademarks

Specifications are subject to change without notice. Linksys is a registered trademark or trademark of Cisco

Systems, Inc. and/or its affiliates in the U.S. and certain other countries. Copyright © 2006 Cisco Systems, Inc. All

rights reserved. Other brands and product names are trademarks or registered trademarks of their respective

holders.

How to Use this User Guide

This user guide has been designed to make understanding networking with the Notebook Adapter easier than

ever. Look for the following items when reading this User Guide:

This checkmark means there is a note of interest and is something you

should pay special attention to while using the Notebook Adapter.

This exclamation point means there is a caution or warning and is

something that could damage your property or the Notebook Adapter.

This question mark provides you with a reminder about something

you might need to do while using the Notebook Adapter.

In addition to these symbols, there are definitions for technical terms that are presented like this:

word: definition.

Also, each figure (diagram, screenshot, or other image) is provided with a figure number and description, like

this:

Figure 0-1: Sample Figure Description

Figure numbers and descriptions can also be found in the "List of Figures" section.

wpc54gr-eu-UG-51201NC BW

Page 3

Wireless-G Notebook Adapter with RangeBooster

Table of Contents

Chapter 1: Introduction 1

Welcome 1

What’s in this User Guide? 1

Chapter 2: Planning your Wireless Network 3

Network Topology 3

Roaming 3

Network Layout 4

Chapter 3: Getting to Know the Wireless-G Notebook Adapter 5

The LED Indicators 5

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter 6

Starting the Setup 6

Connecting the Adapter 7

Setting up the Adapter 7

Chapter 5: Using the Wireless Network Monitor 16

Accessing the Wireless Network Monitor 16

Using the Wireless Network Monitor 16

Link Information 16

Site Survey 19

Profiles 20

Create a New Profile 21

Appendix A: Troubleshooting 30

Common Problems and Solutions 30

Frequently Asked Questions 31

Appendix B: Windows XP Wireless Zero Configuration 34

Windows XP Wireless Zero Configuration 34

Appendix C: Wireless Security 37

Security Precautions 37

Security Threats Facing Wireless Networks 37

Appendix D: Windows Help 40

Appendix E: Glossary 41

Appendix F: Specifications 46

Page 4

Wireless-G Notebook Adapter with RangeBooster

Appendix G: Warranty Information 47

Appendix H: Regulatory Information 48

Appendix I: Contact Information 59

Page 5

Wireless-G Notebook Adapter with RangeBooster

List of Figures

Figure 3-1: Front Panel 5

Figure 4-1: Setup Wizard’s Welcome Screen 6

Figure 4-2: Setup Wizard’s License Agreement 6

Figure 4-3: Connecting the Adapter 7

Figure 4-4: Available Wireless Network 7

Figure 4-5: WEP Key Needed for Connection 8

Figure 4-6: WPA - Personal Needed for Connection 8

Figure 4-7: PSK2 Needed for Connection 9

Figure 4-8: Congratulations 9

Figure 4-9: Available Wireless Network 10

Figure 4-10: Network Settings 10

Figure 4-11: Wireless Mode 10

Figure 4-12: Ad-Hoc Mode Settings 11

Figure 4-13: Wireless Security - WEP 11

Figure 4-14: Wireless Security - WPA Personal 12

Figure 4-1: Wireless Security - PSK2 12

Figure 4-15: Wireless Security - WPA Enterprise - EAP-TLS 13

Figure 4-16: Wireless Security - WPA Enterprise - PEAP 13

Figure 4-17: Wireless Security - RADIUS - EAP-TLS 14

Figure 4-18: Wireless Security - RADIUS - PEAP 14

Figure 4-19: Confirm New Settings 15

Figure 4-20: Congratulations screen 15

Figure 5-1: Wireless Network Monitor Icon 16

Figure 5-2: Link Information 16

Figure 5-3: More Information - Wireless Network Status 17

Figure 5-4: More Information-Network Statistics 18

Figure 5-5: Site Survey 18

Figure 5-6: WEP Key Needed for Connection 19

Figure 5-7: WPA-Personal Needed for Connection 19

Page 6

Wireless-G Notebook Adapter with RangeBooster

Figure 5-8: PSK2 Needed for Connection 19

Figure 5-9: Profiles 20

Figure 5-10: Import a Profile 20

Figure 5-11: Export a Profile 20

Figure 5-12: Create a New Profile 21

Figure 5-1: WEP Key Needed for Connection 21

Figure 5-2: WPA - Personal Needed for Connection 22

Figure 5-3: PSK2 Needed for Connection 22

Figure 5-4: Congratulations 22

Figure 5-13: Available Wireless Network 23

Figure 5-14: Network Settings 23

Figure 5-15: Wireless Mode 24

Figure 5-16: Ad-Hoc Mode Settings 24

Figure 5-17: Wireless Security - WEP 25

Figure 5-18: Wireless Security - WPA Personal 25

Figure 5-19: Wireless Security - PSK2 26

Figure 5-20: Wireless Security - WPA Enterprise Using EAP-TLS 27

Figure 5-21: Wireless Security - WPA Enterprise Using PEAP 27

Figure 5-22: Wireless Security - RADIUS Using EAP-TLS 28

Figure 5-23: Wireless Security - RADIUS Using PEAP 28

Figure 5-24: Confirm New Settings for New Profile 29

Figure 5-25: Congratulations 29

Figure B-1: Wireless Network Monitor Icon 34

Figure B-2: Windows XP - Use Windows XP Wireless Configuration 34

Figure B-3: Windows XP Wireless Zero Configuration Icon 34

Figure B-4: Available Wireless Network 35

Figure B-5: No Wireless Security 35

Figure B-6: Network Connection - Wireless Security 36

Figure B-7: Wireless Network Connection 36

Page 7

Wireless-G Notebook Adapter with RangeBooster

Chapter 1: Introduction

Welcome

Thank you for choosing the Wireless-G Notebook Adapter with RangeBooster. Setting up your network and your

Wireless-G Network Adapter with RangeBooster is easier than ever.

How does the Adapter do this? Like all wireless products, the Adapter allows for greater range and mobility

within your wireless network, whether it’s using the Wireless-G (802.11g) or Wireless-B (802.11b) standard.

But what does all of this mean?

Networks are useful tools for sharing computer resources. You can access one printer from different computers

and access data located on another computer's hard drive. Networks are even used for playing multiplayer video

games. So, networks are not only useful in homes and offices, they can also be fun.

PCs equipped with wireless cards and adapters can communicate without cumbersome cables. By sharing the

same wireless settings, within their transmission radius, they form a wireless network.

The included Setup Wizard walks you through configuring the Adapter to your wireless network settings, step by

step. Use the instructions in this Guide to help you set up and connect the Adapter using the Setup Wizard. These

instructions should be all you need to get the most out of the Adapter.

What’s in this User Guide?

This user guide covers the steps for setting up and using the Wireless-G Notebook Adapter.

• Chapter 1: Introduction

This chapter describes the Adapter’s applications and this User Guide.

adapter: a device that adds network functionality

to your PC.

network: a series of computers or devices

connected for the purpose of data sharing,

storage, and/or transmission between users.

802.11g a wireless networking standard that

specifies a maximum data transfer rate of 54Mbps

and an operating frequency of 2.4GHz.

802.11b: a wireless networking standard that

specifies a maximum data transfer rate of 11Mbps

and an operating frequency of 2.4GHz.

bit: a binary digit.

encryption: encoding data transmitted in a network

• Chapter 2: Planning Your Wireless Network

This chapter discusses a few of the basics about wireless networking.

• Chapter 3: Getting to Know the Wireless-G Notebook Adapter

This chapter describes the physical features of the Adapter.

• Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

This chapter instructs you on how to install and configure the Adapter.

Chapter 1: Introduction

Welcome

1

Page 8

Wireless-G Notebook Adapter with RangeBooster

• Chapter 5: Using the Wireless Network Monitor

This chapter show you how to use the Adapter’s Wireless Network Monitor.

• Appendix A: Troubleshooting

This appendix describes some problems and solutions, as well as frequently asked questions, regarding

installation and use of the Adapter.

• Appendix B: Wireless Security

This appendix discusses security issues regarding wireless networking and measures you can take to help

protect your wireless network.

• Appendix C: Windows Help

This appendix describes how you can use Windows Help for instructions about networking, such as installing

the TCP/IP protocol.

• Appendix D: Glossary

This appendix gives a brief glossary of terms frequently used in networking.

• Appendix E: Specifications

This appendix provides the Adapter’s technical specifications.

• Appendix F: Warranty Information

This appendix supplies the Adapter’s warranty information.

• Appendix G: Regulatory Information

This appendix supplies the Adapter’s regulatory information.

• Appendix H: Contact Information

This appendix provides contact information for a variety of Linksys resources, including Technical Support.

Chapter 1: Introduction

What’s in this User Guide?

2

Page 9

Wireless-G Notebook Adapter with RangeBooster

Chapter 2: Planning your Wireless Network

Network Topology

A wireless network is a group of computers, each equipped with one wireless adapter. Computers in a wireless

network must be configured to share the same radio channel. Several PCs equipped with wireless cards or

adapters can communicate with one another to form an ad-hoc network.

Linksys wireless adapters also provide users access to a wired network when using an access point or wireless

router. An integrated wireless and wired network is called an infrastructure network. Each wireless PC in an

infrastructure network can talk to any computer in a wired network infrastructure via the access point or wireless

router.

An infrastructure configuration extends the accessibility of a wireless PC to a wired network, and can double the

effective wireless transmission range for two wireless adapter PCs. Since an access point is able to forward data

within a network, the effective transmission range in an infrastructure network can be doubled.

Roaming

Infrastructure mode also supports roaming capabilities for mobile users. Roaming means that you can move your

wireless PC within your network and the access points will pick up the wireless PC's signal, providing that they

both share the same channel and SSID.

Before enabling you consider roaming, choose a feasible radio channel and optimum access point position.

Proper access point positioning combined with a clear radio signal will greatly enhance performance.

topology: the physical layout of a network.

access point: a device that allows wireless-

equipped computers and other devices to

communicate with a wired network

ad-hoc: a group of wireless devices

communicating directly with each other (peerto-peer) without the use of an access point.

infrastructure: a wireless network that is

bridged to a wired network via an access point.

roaming: the ability to take a wireless device

from one access point's range to another without

losing the connection.

ssid: your wireless network's name.

Chapter 2: Planning your Wireless Network

Network Topology

3

Page 10

Wireless-G Notebook Adapter with RangeBooster

Network Layout

Linksys wireless access points and wireless routers have been designed for use with 802.11a, 802.11b, and

802.11g products. With 802.11g products communicating with the 802.11b standard and some products

incorporating both “a” and “g”, products using these standards can communicate with each other.

Access points and wireless routers are compatible with 802.11a, 802.11b and 802.11g adapters, such at the PC

Cards for your laptop computers, PCI Card for your desktop PC, and USB Adapters for when you want to enjoy USB

connectivity. Wireless products will also communicate with the wireless PrintServer.

When you wish to connect your wired network with your wireless network, network ports on access points and

wireless routers can be connected to any of Linksys's switches or routers.

With these, and many other, Linksys products, your networking options are limitless. Go to the Linksys website at

www.linksys.com/international for more information about wireless products.

Chapter 2: Planning your Wireless Network

Network Layout

4

Page 11

Wireless-G Notebook Adapter with RangeBooster

Chapter 3: Getting to Know the Wireless-G Notebook Adapter

The LED Indicators

The Network Adapter's LEDs display information about network activity.

Power

Link

Figure 3-1: Front Panel

Power Green. The Power LED lights up when the Adapter is powered on.

Link Green. The Link LED lights up when the Adapter has an active connection.

Chapter 3: Getting to Know the Wireless-G Notebook Adapter

The LED Indicators

5

Page 12

Wireless-G Notebook Adapter with RangeBooster

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Starting the Setup

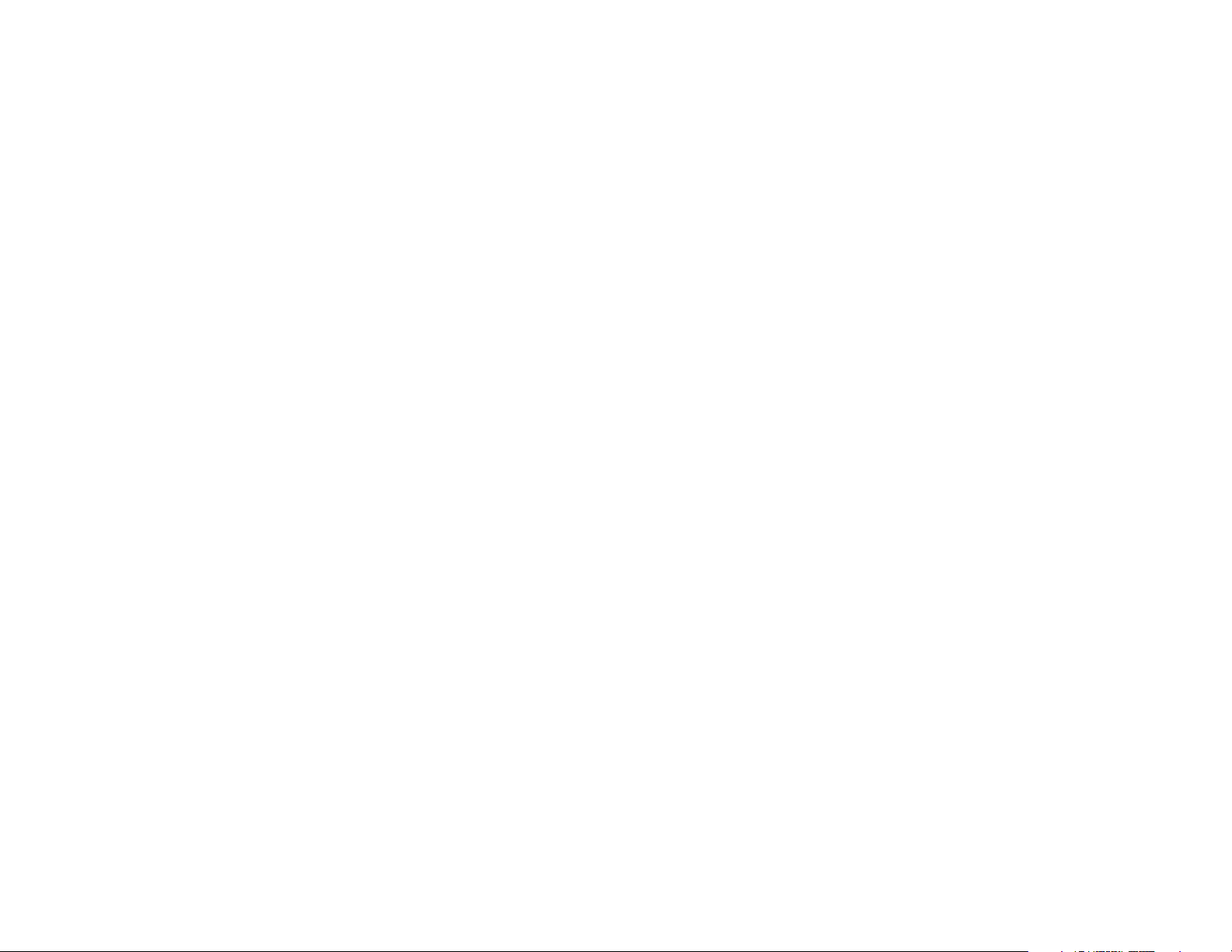

The Wireless-G Notebook Adapter Setup Wizard will guide you through the installation procedure. The Setup

Wizard will install the driver and Wireless Network Monitor, as well as connect and configure the Adapter.

IMPORTANT: Do not connect the Adapter until you are instructed to

do so or the setup will not work.

Insert the Setup Wizard CD-ROM into your CD-ROM drive. The Setup Wizard should run automatically, and the

Welcome screen should appear. If it does not, click the Start button and choose Run. In the field that appears,

enter D:\setup.exe (if “D” is the letter of your CD-ROM drive).

On the Welcome screen, you have the following choices:

Click Here to Start- Click the Click Here to Start button to begin the software installation process.

User Guide - Click the User Guide button to open the PDF file of this User Guide.

Exit - Click the Exit button to exit the Setup Wizard.

1. To install the Adapter, click the Click Here to Start button on the Welcome screen.

2. After reading the License Agreement, click the Next button if you agree and want to continue the installation,

or click the Cancel button to end the installation.

3. Windows will begin copying the files onto your PC.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Starting the Setup

Figure 4-1: Setup Wizard’s Welcome Screen

Figure 4-2: Setup Wizard’s License Agreement

6

Page 13

Wireless-G Notebook Adapter with RangeBooster

Connecting the Adapter

1. Locate an available CardBus slot on your notebook PC.

2. With the connector pin end facing the CardBus slot and the label facing up, slide the Adapter into the CardBus

slot until it locks in place.

3. Windows will begin copying the driver files to your computer. If Windows asks you for the original Windows

CD-ROM, insert the CD-ROM, and direct Windows to its correct location (e.g., D:\).

4. Then, click Next.

5. Windows 98 and Windows Me users may need to restart their PCs again when prompted to do so. The Power

LED should light up when the Adapter is installed correctly.

Setting up the Adapter

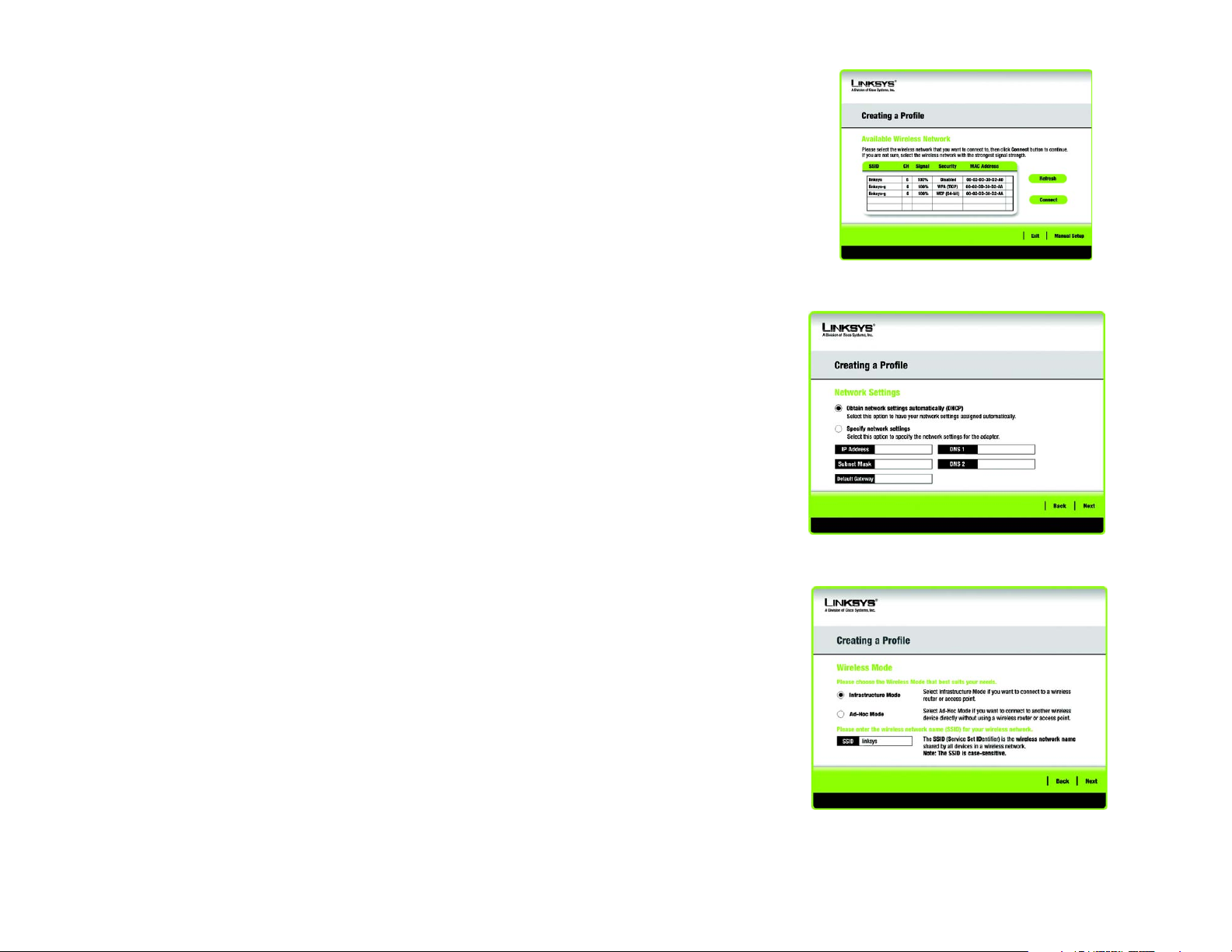

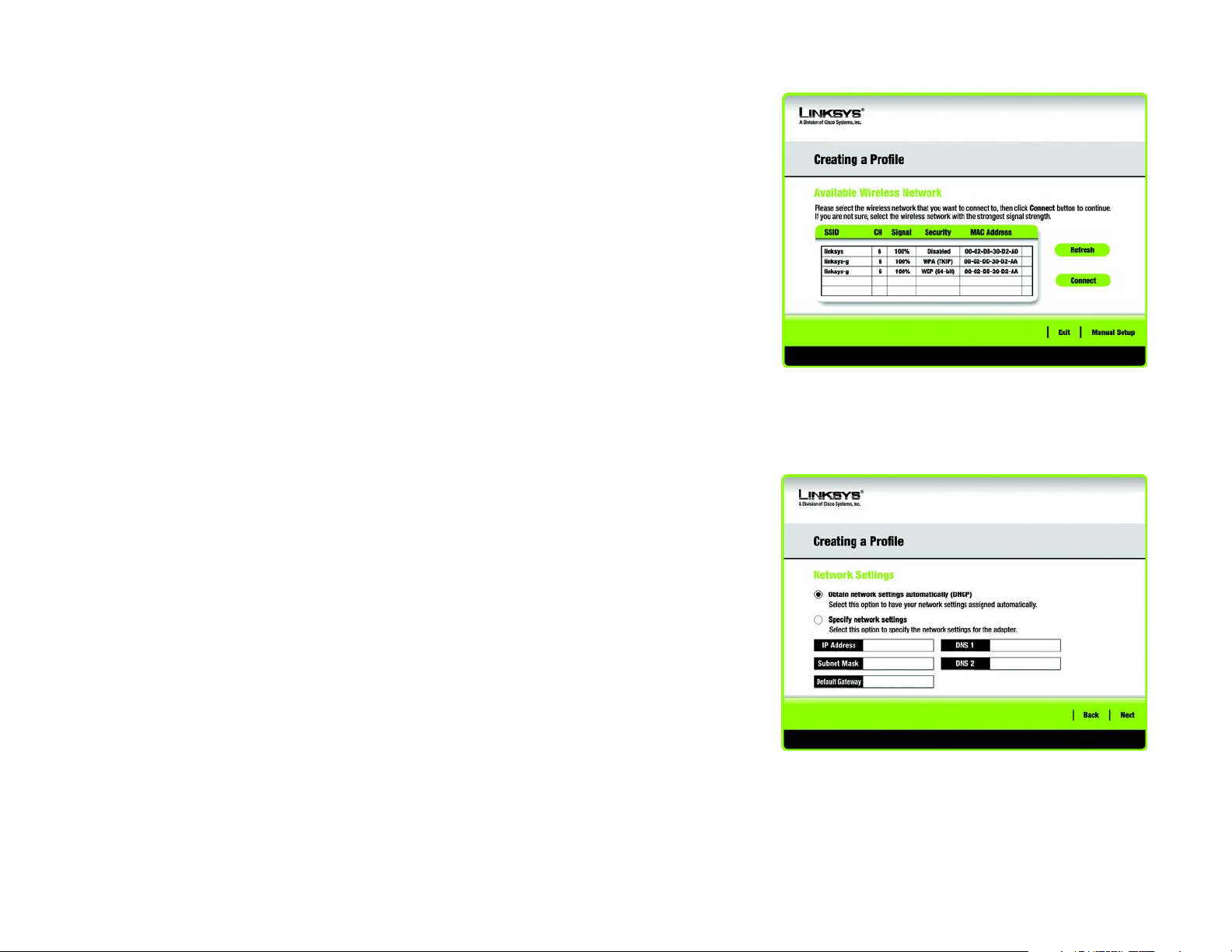

The next screen to appear will be the Available Wireless Network screen.

This screen provides two options for setting up the Adapter.

• Available Wireless Network. (For most users.) Use this option if you already have a network set up. The

networks available to this Adapter will be listed on this screen. You can choose one of these networks and

click the Connect button to connect to it. Click the Refresh button to update the Available Wireless Network

list.

• Manual Setup. If your network is not listed on this screen, select Manual Setup to set up the adapter

manually. This method of setting up the Adapter is intended for Advanced Users only.

The setup for each option is described, step by step, under the appropriate heading on the following pages.

Click Exit to close the Setup Wizard, if you wish to set up the Adapter later.

Available Wireless Network

The available networks are listed in the table on the center of the screen by SSID. Select the wireless network you

wish to connect to and click the Connect button. (If you do not see your network listed, you can click the Refresh

button to bring the list up again.) If the network utilizes wireless security, you will need to configure security on

the Adapter. If not, you will be taken directly to the Congratulations screen.

Figure 4-3: Connecting the Adapter

Figure 4-4: Available Wireless Network

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Connecting the Adapter

7

Page 14

Wireless-G Notebook Adapter with RangeBooster

1. If you have wireless security enabled on your network, continue to step 2. If you don’t have wireless security

enabled, continue to step 3.

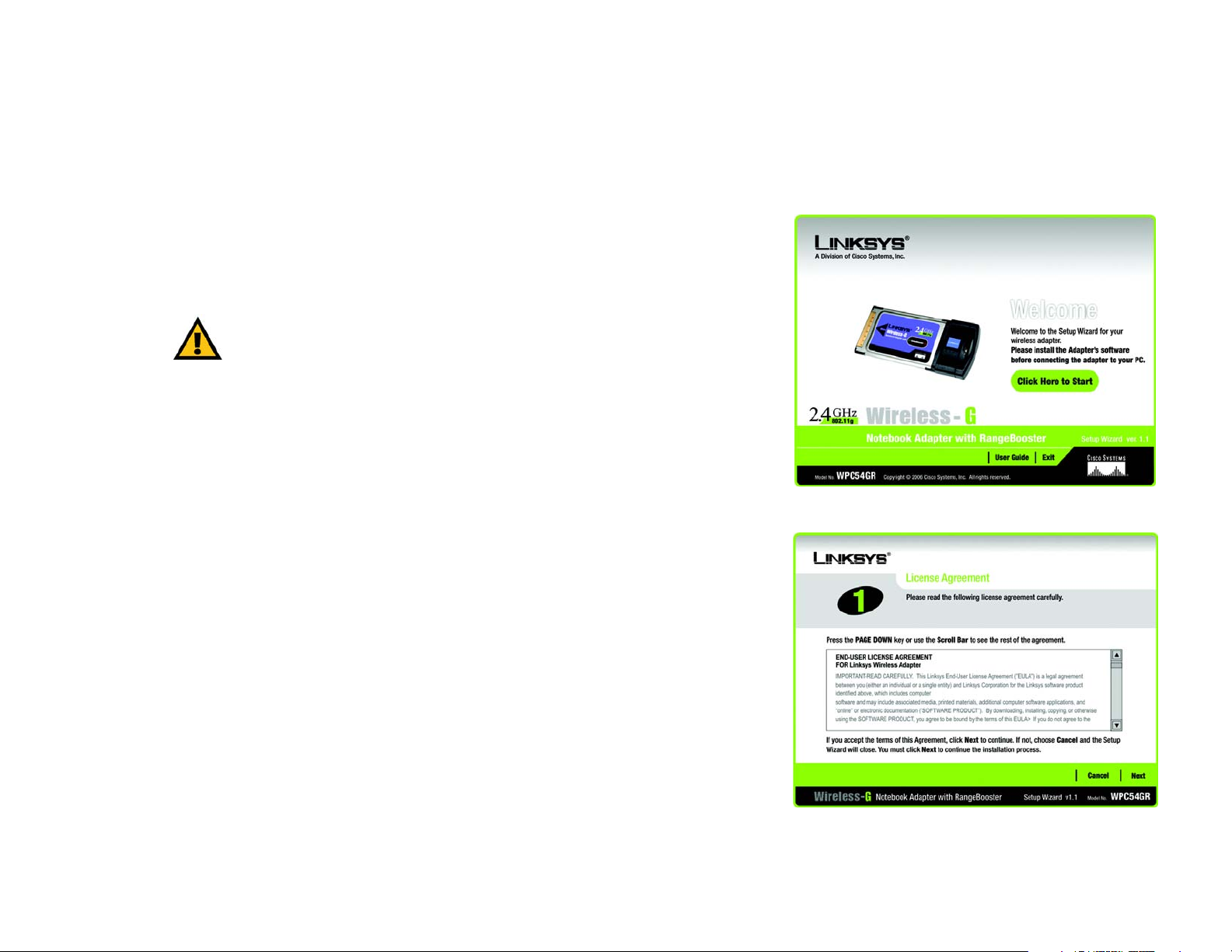

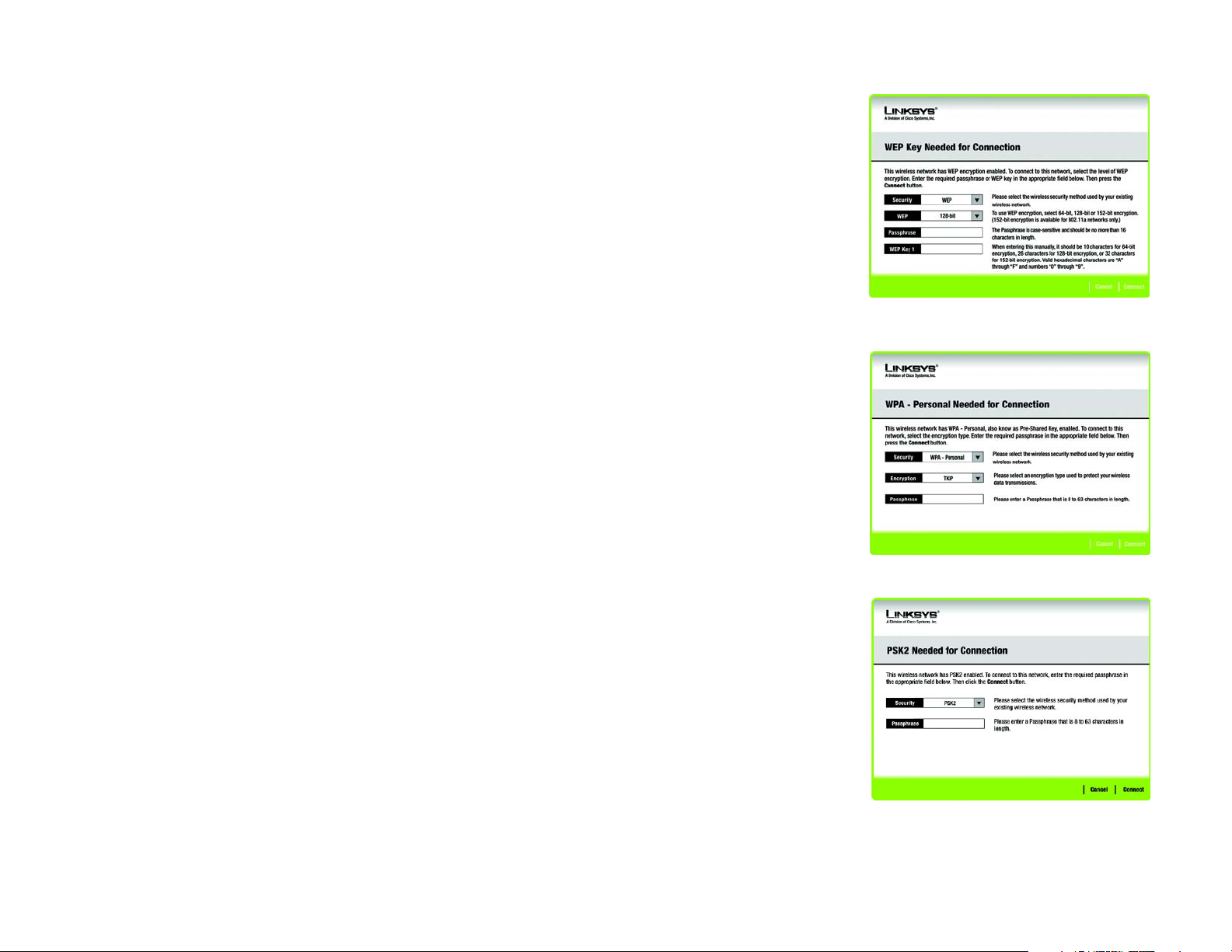

2. If your network has the wireless security WEP (Wired Equivalent Privacy) enabled, this screen will appear.

Select 64-bit or 128-bit.

Then enter a passphrase or WEP key.

Passphrase - Enter a passphrase in the Passphrase field, so a WEP key is automatically generated. The

passphrase is case-sensitive and should not be longer than 16 alphanumeric characters. It must match the

passphrase of your other wireless network devices and is compatible with Linksys wireless products only. (If

you have any non-Linksys wireless products, enter the WEP key manually on those products.)

WEP Key - The WEP key you enter must match the WEP key of your wireless network. For 64-bit encryption,

enter exactly 10 hexadecimal characters. For 128-bit encryption, enter exactly 26 hexadecimal characters.

Valid hexadecimal characters are “0” to “9” and “A” to “F”.

Then click Connect and proceed to Step 3.

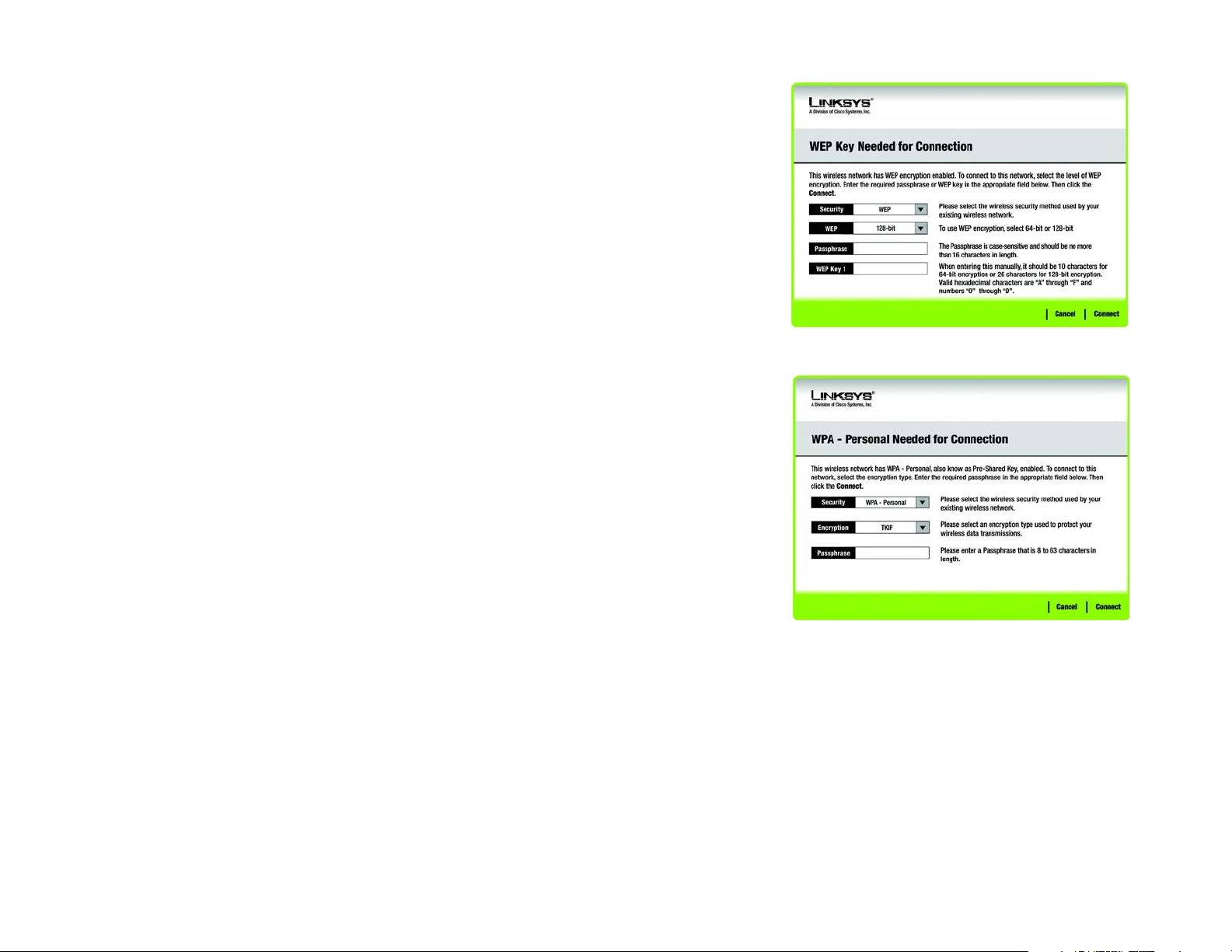

If your network has the wireless security WPA Personal (Wi-Fi Protected Access) enabled, this screen will

appear.

Encryption - Select the type of algorithm you want to use, TKIP or AES, from the Encryption drop-down

menu.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Then click Connect and proceed to Step 3.

Figure 4-5: WEP Key Needed for Connection

Figure 4-6: WPA - Personal Needed for Connection

wep (wired equivalent privacy): a method of encrypting network

data transmitted on a wireless network for greater security.

encryption: encoding data transmitted in a network.

wpa (wi-fi protected access: a wireless security protocol

using TKIP (Temporal Key Integrity Protocol) encryption,

which can be used in conjunction with a RADIUS server.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

8

Page 15

Wireless-G Notebook Adapter with RangeBooster

If your network has the wireless security PSK2 (Pre-shared key 2) enabled, this screen will appear.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Then click Connect and proceed to Step 3.

3. After the software has been successfully installed, the Congratulations screen will appear. Click Connect to

Network to connect to your network. For more information about the Wireless Network Monitor, refer to

Chapter 5: Using the Wireless Network Monitor.

Figure 4-7: PSK2 Needed for Connection

Congratulations! The installation of the Wireless-G Notebook Adapter is complete.

To check the link information, search for available wireless networks, or make additional configuration

changes, proceed to Chapter 5: Using the Wireless Network Monitor.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-8: Congratulations

9

Page 16

Wireless-G Notebook Adapter with RangeBooster

Manual Setup

If your network is not listed with the available networks, you can use Manual Setup.

1. Click Manual Setup on the Available Wireless Network screen to set up the adapter manually.

2. The Network Settings screen from the Wireless Network Monitor will appear. If your network has a router or

other DHCP server, click the radio button next to Obtain network settings automatically (DHCP).

If your network does not have a DHCP server, click the radio button next to Specify network settings. Enter

an IP Address, Subnet Mask, Default Gateway, and DNS addresses appropriate for your network. You must

specify the IP Address and Subnet Mask on this screen. If you are unsure about the Default Gateway and DNS

addresses, leave these fields empty.

IP Address - This IP Address must be unique to your network.

Subnet Mask - The Adapter’s Subnet Mask must be the same as your wired network’s Subnet Mask.

Default Gateway - Enter the IP address of your network’s Gateway here.

DNS 1 and DNS 2 - Enter the DNS address of your wired Ethernet network here.

Click the Next button to continue, or click the Back button to return to the previous screen.

Figure 4-9: Available Wireless Network

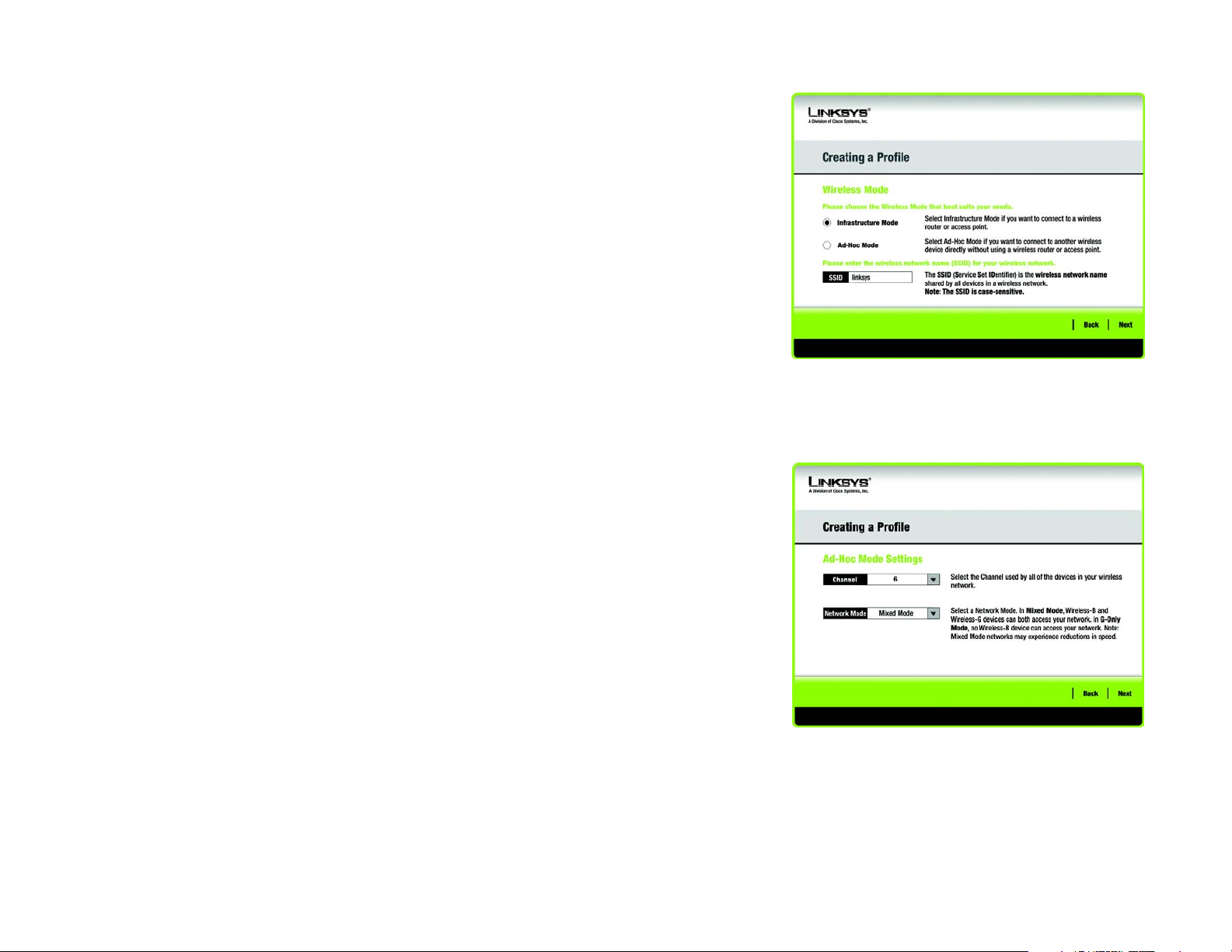

3. The Wireless Mode screen shows a choice of two wireless modes. Click the Infrastructure Mode radio

button if you want to connect to a wireless router or access point. Click the Ad-Hoc Mode radio button if you

want to connect to another wireless device directly without using a wireless router or access point. Enter the

SSID for your network.

Infrastructure Mode - Use this mode if you want to connect to a wireless router or access point.

Ad-Hoc Mode - Use this mode if you want to connect to another wireless device directly without using a

wireless router or access point.

SSID - This is the wireless network name that must be used for all the devices in your wireless network. It is

case- sensitive and should be a unique name to help prevent others from entering your network.

Click the Next button to continue, or click the Back button to return to the previous screen.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-10: Network Settings

Figure 4-11: Wireless Mode

10

Page 17

Wireless-G Notebook Adapter with RangeBooster

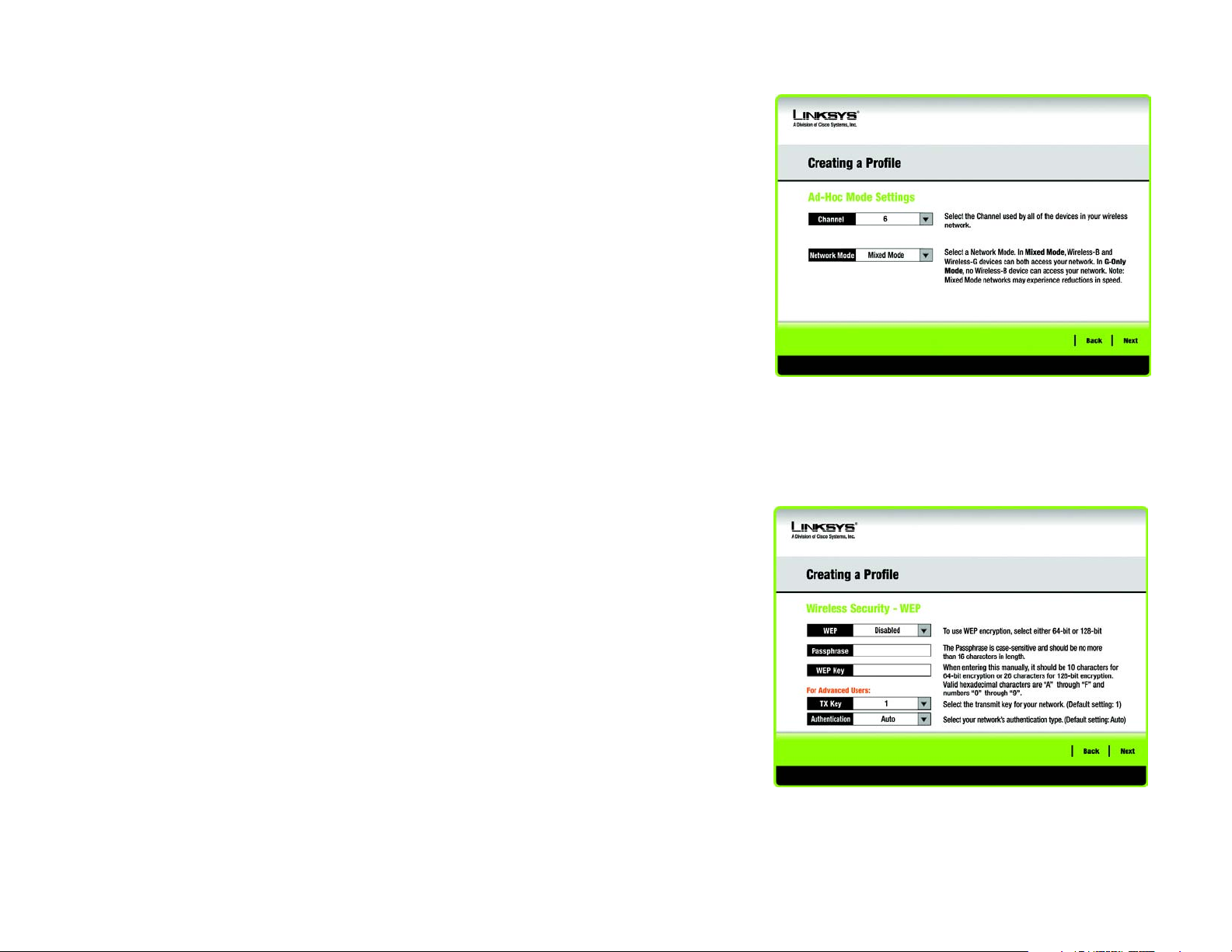

4. If you chose Infrastructure Mode, go to Step 5 now. If you chose Ad-Hoc Mode, the Ad-Hoc Mode Settings

screen will appear.

Select the correct operating channel for your wireless network. The channel you choose should match the

channel set on the other devices in your wireless network. If you are unsure about which channel to use, keep

the default setting.

Click the Next button. Click the Back button to change any settings.

5. If your wireless network doesn’t have wireless security, select Disabled and then click the Next button to

continue. Proceed to Step 6.

If your wireless network has wireless security, select the method of security used: WEP, WPA-Personal,

PSK2, WPA-Enterprise, or RADIUS. WEP stands for Wired Equivalent Privacy, and WPA stands for Wi-Fi

Protected Access. PSK2 stands for Pre-shared Key2. WPA is a stronger security method than WEP. RADIUS

stands for Remote Authentication Dial-In User Service. Click the Next button to continue or the Back button to

return to the previous screen.

Proceed to the appropriate section for your security method: WEP, WPA-Personal, PSK2, WPA-Enterprise, or

RADIUS.

Figure 4-12: Ad-Hoc Mode Settings

WEP

WEP - Select 64-bit or 128-bit encryption

Passphrase - Enter a passphrase in the Passphrase field, so a WEP key is automatically generated. It is case-

sensitive and should not be longer than 16 alphanumeric characters. This passphrase must match the

passphrase of your other wireless network devices and is compatible with Linksys wireless products only. (If

you have any non-Linksys wireless products, enter the WEP key manually on those products.)

WEP Key - The WEP key you enter must match the WEP key of your wireless network. For 64-bit encryption,

enter exactly 10 hexadecimal characters. For 128-bit encryption, enter exactly 26 hexadecimal characters.

Valid hexadecimal characters are “0” to “9” and “A” to “F”.

Advanced Users

TX Key - The default transmit key number is 1. If your network’s access point or wireless router uses transmit

key number 2, 3, or 4, select the appropriate number from the TX Key drop-down box.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-13: Wireless Security - WEP

11

Page 18

Wireless-G Notebook Adapter with RangeBooster

Authentication -The default is set to Auto, so it will auto-detect for Shared Key or Open System

authentication. For Shared Key authentication, both the sender and the recipient share a WEP key for

authentication. For Open System authentication, the sender and the recipient do not share a WEP key for

authentication. If you are not sure which authentication method to select, keep the default, Auto.

Click the Next button to continue, or click the Back button to return to the previous screen.

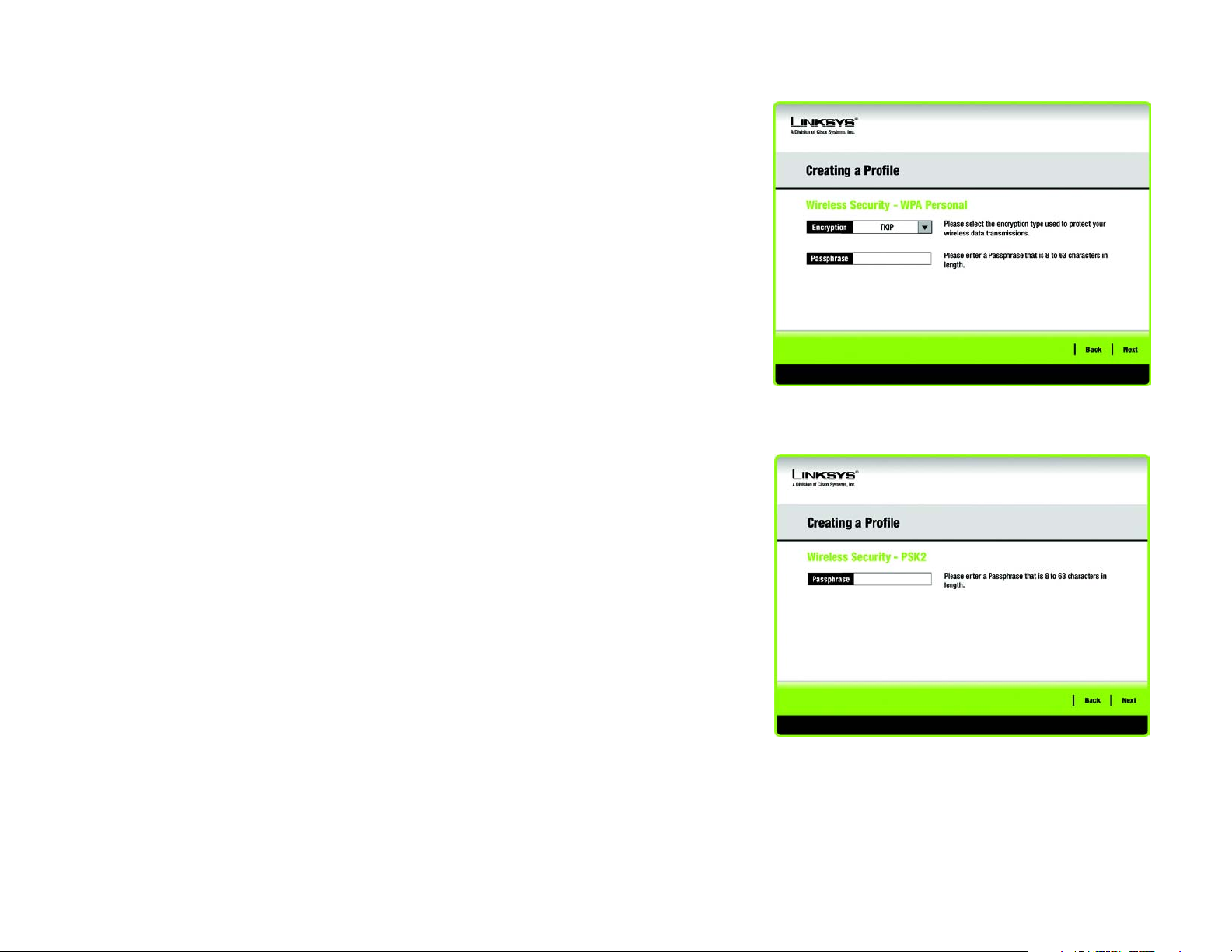

WPA Personal

WPA Personal offers two encryption methods, TKIP and AES, with dynamic encryption keys. Select TKIP or

AES for encryption. Then enter a Passphrase that is 8-63 characters in length.

Encryption - Select the type of algorithm you want to use, TKIP or AES, from the Encryption drop-down

menu.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Click the Next button to continue or the Back button to return to the previous screen.

PSK2

Enter a Passphrase that is 8-63 characters in length.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Click the Next button to continue or the Back button to return to the previous screen.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-14: Wireless Security - WPA Personal

Figure 4-1: Wireless Security - PSK2

12

Page 19

Wireless-G Notebook Adapter with RangeBooster

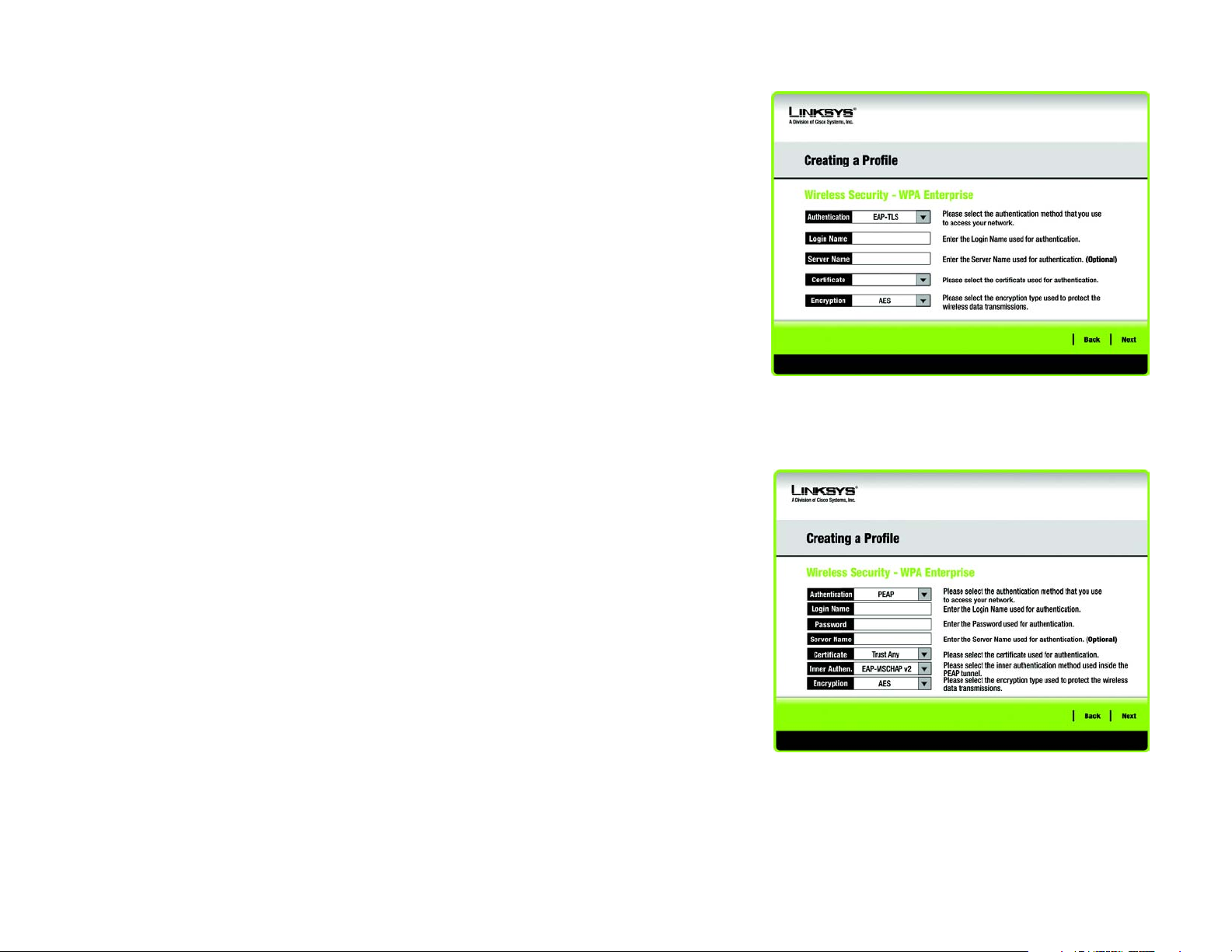

WPA Enterprise

WPA Enterprise features WPA security used in coordination with a RADIUS server. (This should only be used

when a RADIUS server is connected to the Router.) WPA Enterprise offers two authentication methods, EAPTLS and PEAP, as well as two encryption methods, TKIP and AES, with dynamic encryption keys.

Authentication - Select the authentication method your network is using, EAP-TLS or PEAP.

EAP-TLS

If you selected EAP-TLS, enter the login name of your wireless network in the Login Name field. Enter the

name of the authentication server in the Server Name field (this is optional). From the Certificate drop-down

menu, select the certificate you have installed to authenticate you on your wireless network. Select the type

of encryption, TKIP or AES, from the Encryption drop-down menu.

Click the Next button to continue or the Back button to return to the previous screen.

PEAP

If you selected PEAP, enter the login name of your wireless network in the Login Name field. Enter the

password of your wireless network in the Password field. Enter the name of the authentication server in the

Server Name field (this is optional). From the Certificate drop-down menu, select the certificate you have

installed to authenticate you on your wireless network; if you want to use any certificate, keep the default

setting, Trust Any. Then select the authentication method used inside the PEAP tunnel. Select the type of

encryption, TKIP or AES, from the Encryption drop-down menu.

Click the Next button to continue or the Back button to return to the previous screen.

Figure 4-15: Wireless Security - WPA Enterprise - EAP-TLS

Figure 4-16: Wireless Security - WPA Enterprise - PEAP

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

13

Page 20

Wireless-G Notebook Adapter with RangeBooster

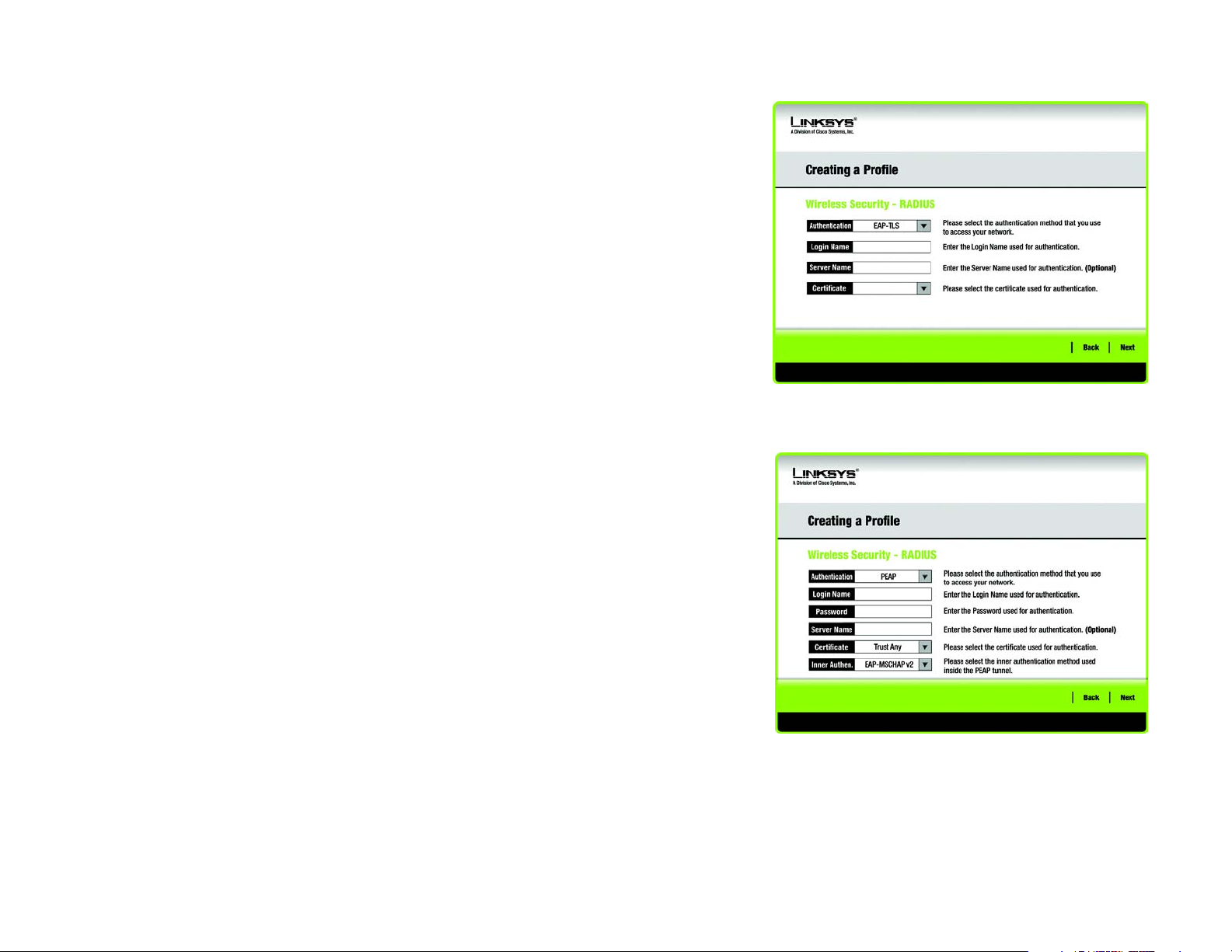

RADIUS

RADIUS features use of a RADIUS server. (This should only be used when a RADIUS server is connected to the

Router.) RADIUS offers two authentication types: EAP-TLS and PEAP.

Authentication - Select the authentication method your network is using, EAP-TLS or PEAP.

EAP-TLS

If you selected EAP-TLS, enter the login name of your wireless network in the Login Name field. Enter the

name of the authentication server in the Server Name field (this is optional). From the Certificate drop-down

menu, select the certificate you have installed to authenticate you on your wireless network.

Click the Next button to continue or the Back button to return to the previous screen.

PEAP

If you selected PEAP, enter the login name of your wireless network in the Login Name field. Enter the

password of your wireless network in the Password field. Enter the name of the authentication server in the

Server Name field (this is optional). From the Certificate drop-down menu, select the certificate you have

installed to authenticate you on your wireless network; if you want to use any certificate, keep the default

setting, Trust Any. Then select the authentication method used inside the PEAP tunnel.

Figure 4-17: Wireless Security - RADIUS - EAP-TLS

Click the Next button to continue or the Back button to return to the previous screen.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-18: Wireless Security - RADIUS - PEAP

14

Page 21

Wireless-G Notebook Adapter with RangeBooster

6. The Confirm New Settings screen will appear next and show the new settings. To save the new settings, click

the Save button. To edit the new settings, click the Back button. To exit the Manual Setup through the

Wireless Network Monitor, click Exit.

7. The Congratulations screen will appear next. Click Connect to Network to implement the new settings and

return to the Link Information screen. Click Return to Profiles screen to return to the Profiles screen.

Figure 4-19: Confirm New Settings

Congratulations! Your manual setup through the Wireless Network Monitor is complete.

To check the link information, search for available wireless networks, or make additional configuration

changes, proceed to Chapter 5: Using the Wireless Network Monitor.

Chapter 4: Setting up and Connecting the Wireless-G Notebook Adapter

Setting up the Adapter

Figure 4-20: Congratulations screen

15

Page 22

Wireless-G Notebook Adapter with RangeBooster

Chapter 5: Using the Wireless Network Monitor

Use the Wireless Network Monitor to check the link information, search for available wireless networks, or create

profiles that hold different configuration settings.

Accessing the Wireless Network Monitor

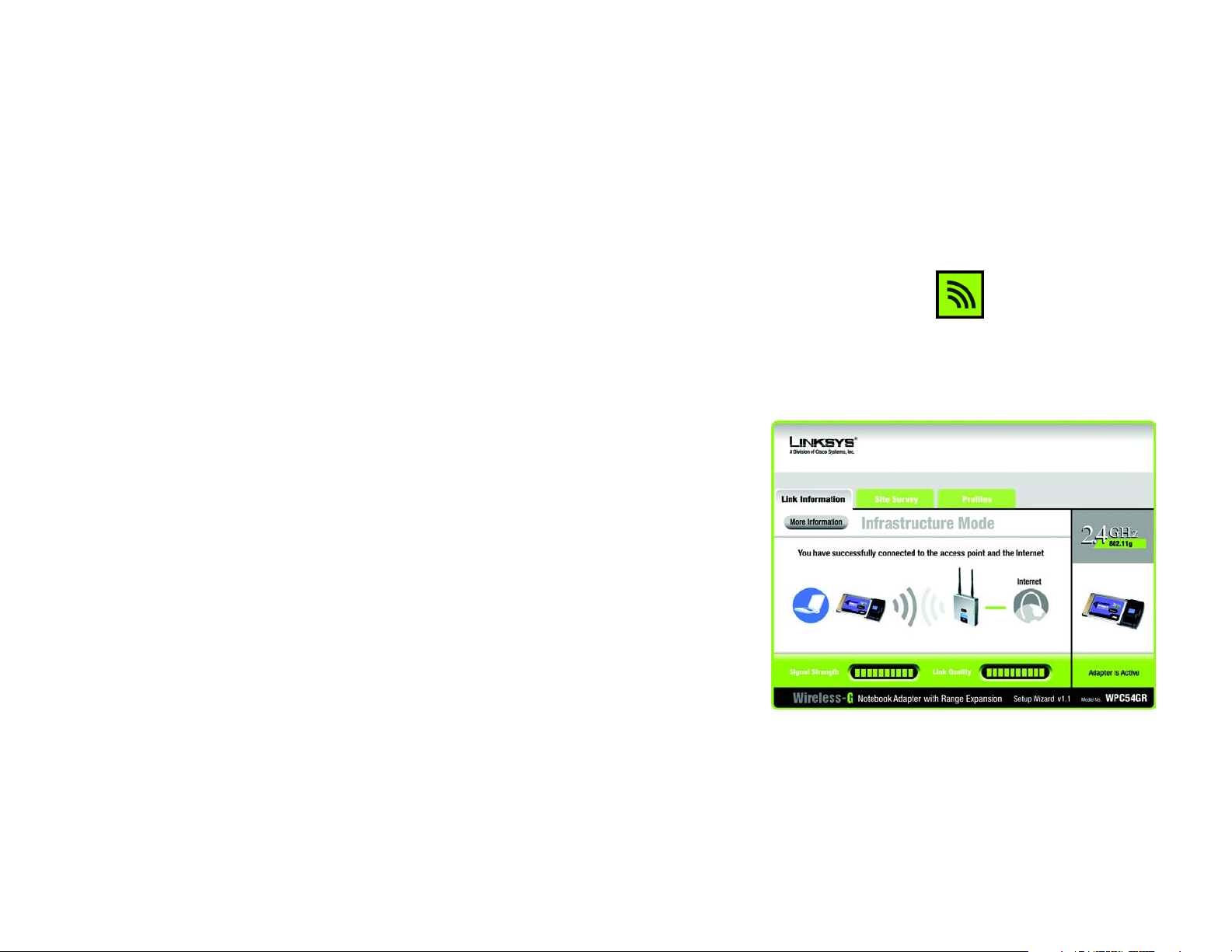

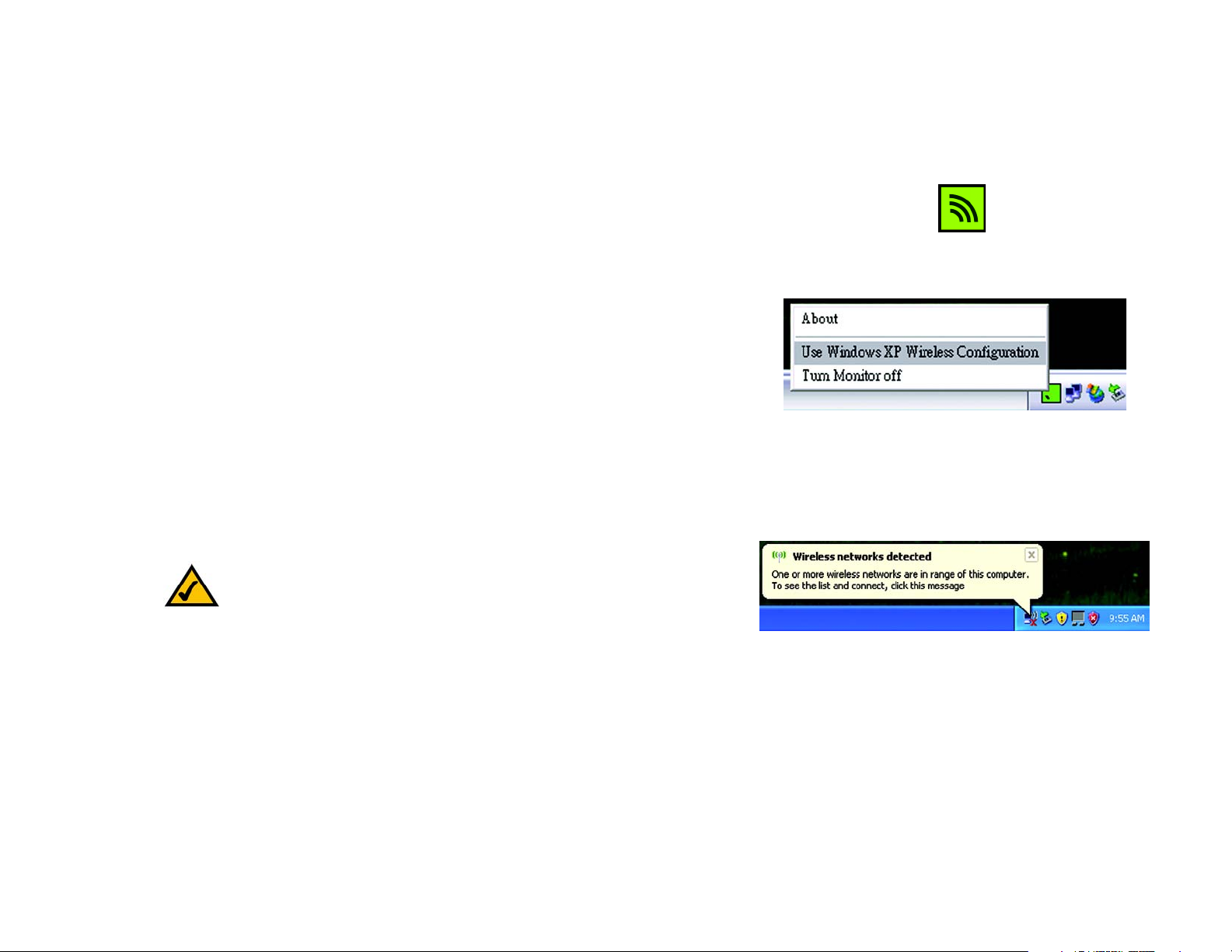

After installing the Adapter, the Wireless Network Monitor icon will appear in the system tray of your computer. If

the Wireless Network Monitor is enabled, then the icon will be green. If the Wireless Network Monitor is disabled

or the Adapter is not connected, then the icon will be gray.

Figure 5-1: Wireless Network Monitor Icon

Using the Wireless Network Monitor

The opening screen of the Wireless Network Monitor is the Link Information screen. From this screen, you can

find out how strong the current wireless signal is and how good the connection’s quality is. You can also click the

More Information button to view additional status information about the current wireless connection. To search

for available wireless networks, click the Site Survey tab. To perform configuration changes or create connection

profiles, click the Profiles tab.

Link Information

The Link Information screen displays network mode, signal strength, and link quality information about the

current connection. It also provides a button to click for additional status information.

Ad-Hoc Mode or Infrastructure Mode - The screen indicates whether the Adapter is currently working in adhoc or infrastructure mode.

Signal Strength - The Signal Strength bar indicates signal strength.

Link Quality - The Link Quality bar indicates the quality of the wireless network connection.

Click the More Information button to view additional information about the wireless network connection on the

Wireless Network Status screen.

Chapter 5: Using the Wireless Network Monitor

Accessing the Wireless Network Monitor

Figure 5-2: Link Information

16

Page 23

Wireless-G Notebook Adapter with RangeBooster

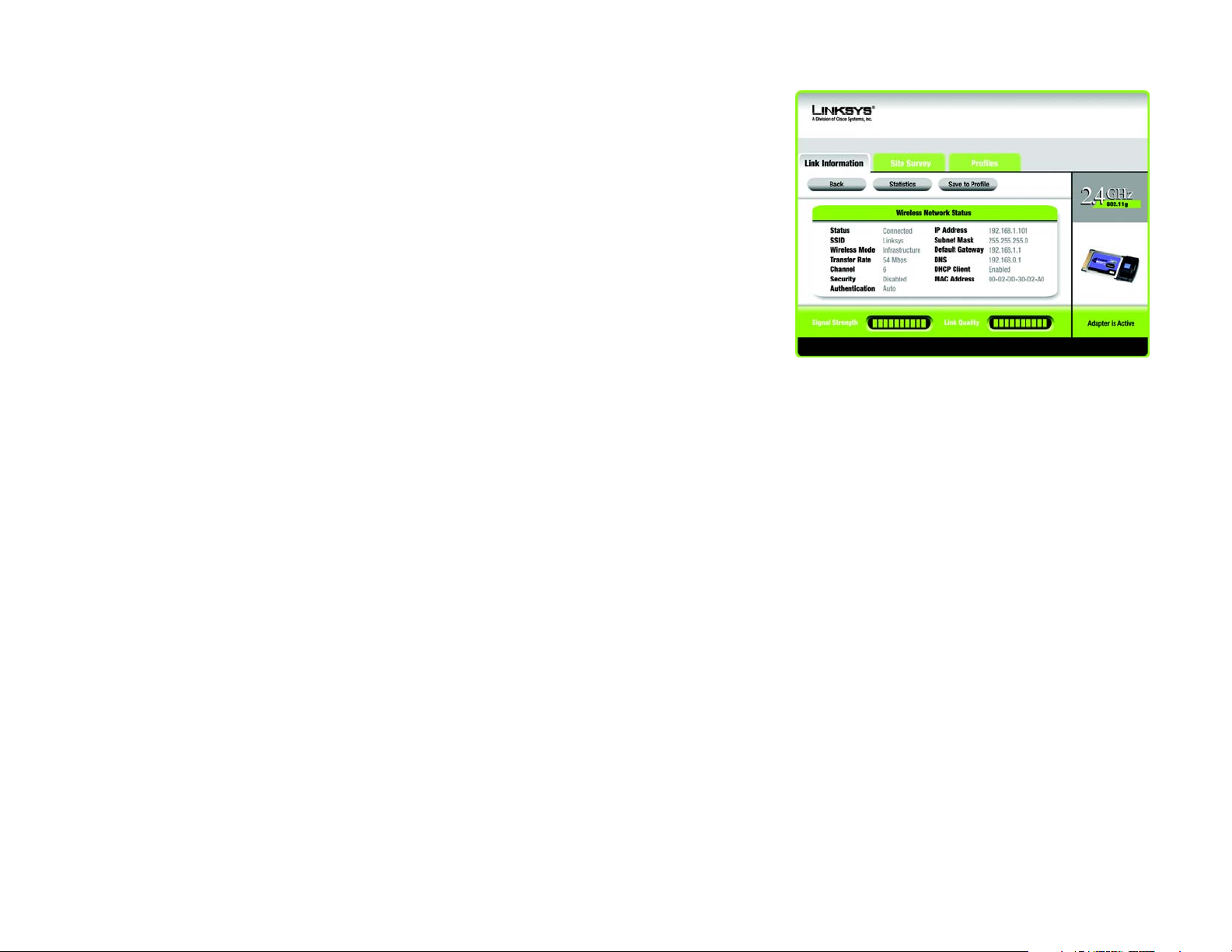

Wireless Network Status

The Wireless Network Status screen provides information on your current network settings.

Status - This shows the status of the wireless network connection.

SSID - This is the unique name of the wireless network.

Wireless Mode - The mode of the wireless network currently in use is displayed here.

Transfer Rate - The data transfer rate of the current connection is shown here.

Channel - This is the channel to which the wireless network devices are set.

Security - The status of the wireless security feature is displayed here.

Authentication - This is your wireless network’s authentication method.

IP Address - The IP Address of the Adapter is displayed here.

Subnet Mask - The Subnet Mask of the Adapter is shown here.

Default Gateway - The Default Gateway address of the Adapter is displayed here.

DNS - This is the DNS address of the Adapter.

DHCP Client - This displays the Adapter’s status as a DHCP client.

MAC Address- The MAC address of the wireless network’s access point or wireless router is shown here.

Signal Strength - The Signal Strength bar indicates the signal strength.

Link Quality - The Link Quality bar indicates the quality of the wireless network connection.

Click the Statistics button to go to the Wireless Network Statistics screen. Click the Back button to return to the

initial Link Information screen. Click the Save to Profile button to save the currently active connection settings to

a profile.

Figure 5-3: More Information - Wireless Network Status

Chapter 5: Using the Wireless Network Monitor

Link Information

17

Page 24

Wireless-G Notebook Adapter with RangeBooster

Wireless Network Statistics

The Wireless Networks Statistics screen provides statistics on your current network settings.

Transmit Rate - This is the data transfer rate of the current connection. (In Auto mode, the Adapter dynamically

shifts to the fastest data transfer rate possible at any given time.)

Receive Rate - This is the rate at which data is received.

Packets Received - This shows the packets received by the Adapter, in real time, since connecting to the

wireless network or since the Refresh Statistics button was last pressed.

Packets Transmitted - This shows the packets transmitted from the Adapter, in real time, since connecting to

the wireless network or since the Refresh Statistics button was last pressed.

Bytes Received - This shows the bytes received by the Adapter, in real time, since connecting to the wireless

network or since the Refresh Statistics button was last pressed.

Bytes Transmitted - This shows the bytes transmitted by the Adapter, in real time, since connecting to the

wireless network or since the Refresh Statistics button was last pressed.

Driver Version - This shows the version of the Adapter’s driver.

Noise Level - This shows the level of background noise affecting the wireless signal. A lower reading translates

into a higher quality signal.

Figure 5-4: More Information-Network Statistics

Signal Strength - This is the intensity of the wireless signal received by the Adapter.

Transmit Power - This is the power output at which the Adapter is transmitting.

Up Time - This indicates the length of the most recent connection to a wireless network.

Total Up Time - This indicates the cumulative total of the Adapter’s connection time.

Signal Strength - The Signal Strength bar indicates the signal strength.

Link Quality - The Link Quality bar indicates the quality of the wireless network connection.

Click the Back button to return to the initial Link Information screen. Click the Status button to go to the Wireless

Network Status screen. Click the Save to Profile button to save the currently active connection settings to a

profile. Click the Refresh button to reset the statistics.

Chapter 5: Using the Wireless Network Monitor

Link Information

Figure 5-5: Site Survey

18

Page 25

Wireless-G Notebook Adapter with RangeBooster

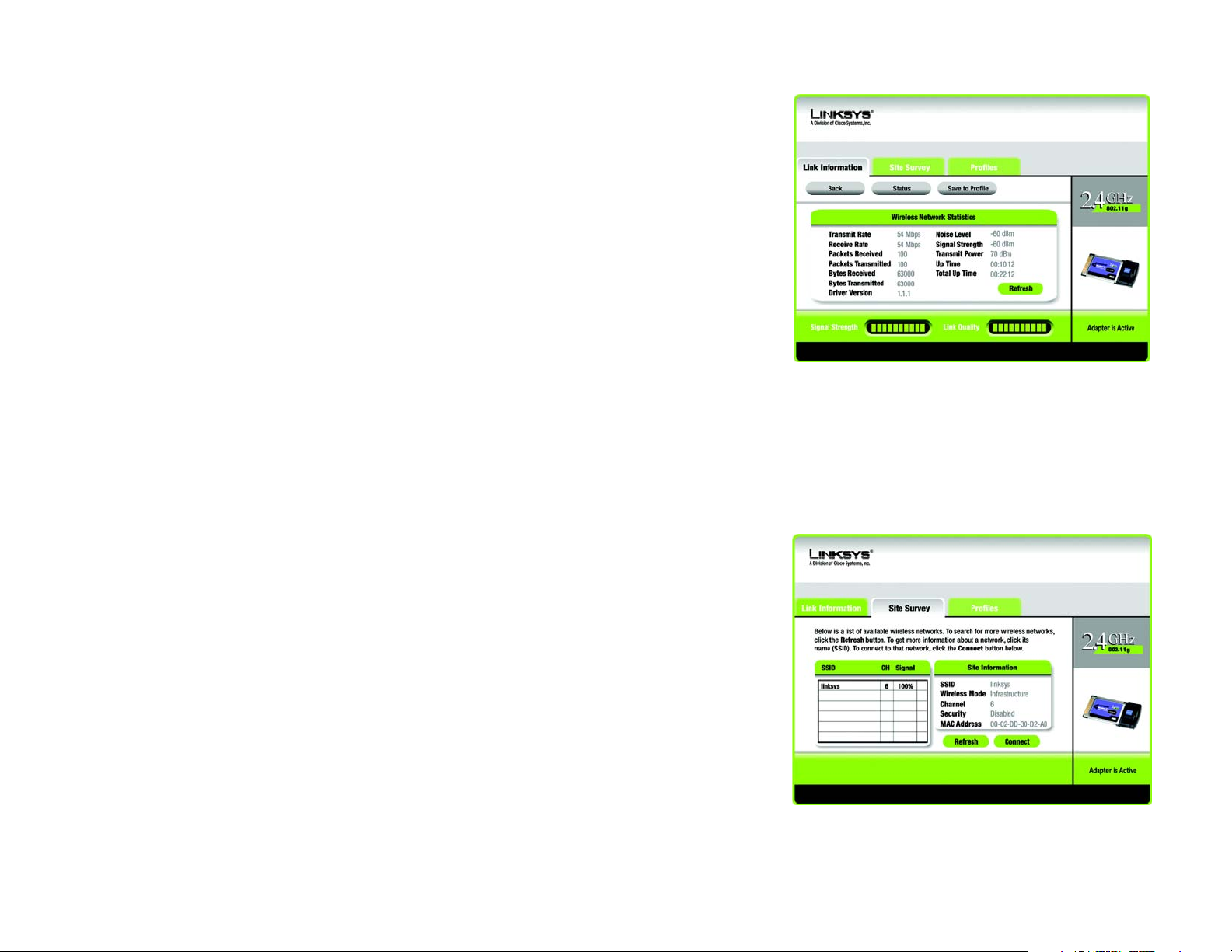

Site Survey

The Site Survey screen displays a list of available networks in the table on the left. The table shows each

network’s SSID, Channel, and the quality of the wireless signal the Adapter is receiving. You may click SSID, CH

(Channel), or Signal, to sort by that field.

SSID - The SSID or unique name of the wireless network is displayed here.

CH - This is the channel that the network uses.

Signal - This is the percentage of signal strength, from 0 to 100%.

Site Information

For each network selected, the following settings are listed:

SSID - This the SSID or unique name of the wireless network.

Wireless Mode - This is the mode of the wireless network currently in use.

Channel - This is the channel to which the wireless network devices are set.

Security - The status of the wireless security feature is displayed here.

MAC Address- The MAC address of the wireless network’s access point is displayed here.

Refresh - Click the Refresh button to perform a new search for wireless devices.

Connect - To connect to one of the networks on the list, select the wireless network, and click the Connect

button. If the network has encryption enabled, then you will see a new screen appear.

If the network has the wireless security WEP encryption enabled, then you will see the WEP Key Needed for

Connection screen. Select the appropriate level of WEP encryption, 64-bit or 128-bit). Then enter the network’s

Passphrase or WEP Key. Click the Connect button. To cancel the connection, click the Cancel button.

If the network has the wireless security WPA-Personal security enabled, then you will see the WPA-Personal

Needed for Connection screen. Select the appropriate encryption type, TKIP or AES. Enter the network’s

Passphrase or pre-shared key in the Passphrase field. Then click the Connect button. To cancel the connection,

click the Cancel button.

Figure 5-6: WEP Key Needed for Connection

Figure 5-7: WPA-Personal Needed for Connection

Chapter 5: Using the Wireless Network Monitor

Site Survey

Figure 5-8: PSK2 Needed for Connection

19

Page 26

Wireless-G Notebook Adapter with RangeBooster

If the network has PSK2 wireless security enabled, then you will see the PSK2 Needed for Connection screen.

Enter the network’s Passphrase or pre-shared key in the Passphrase field. To connect to the network, click

Connect. To cancel the connection, click Cancel.

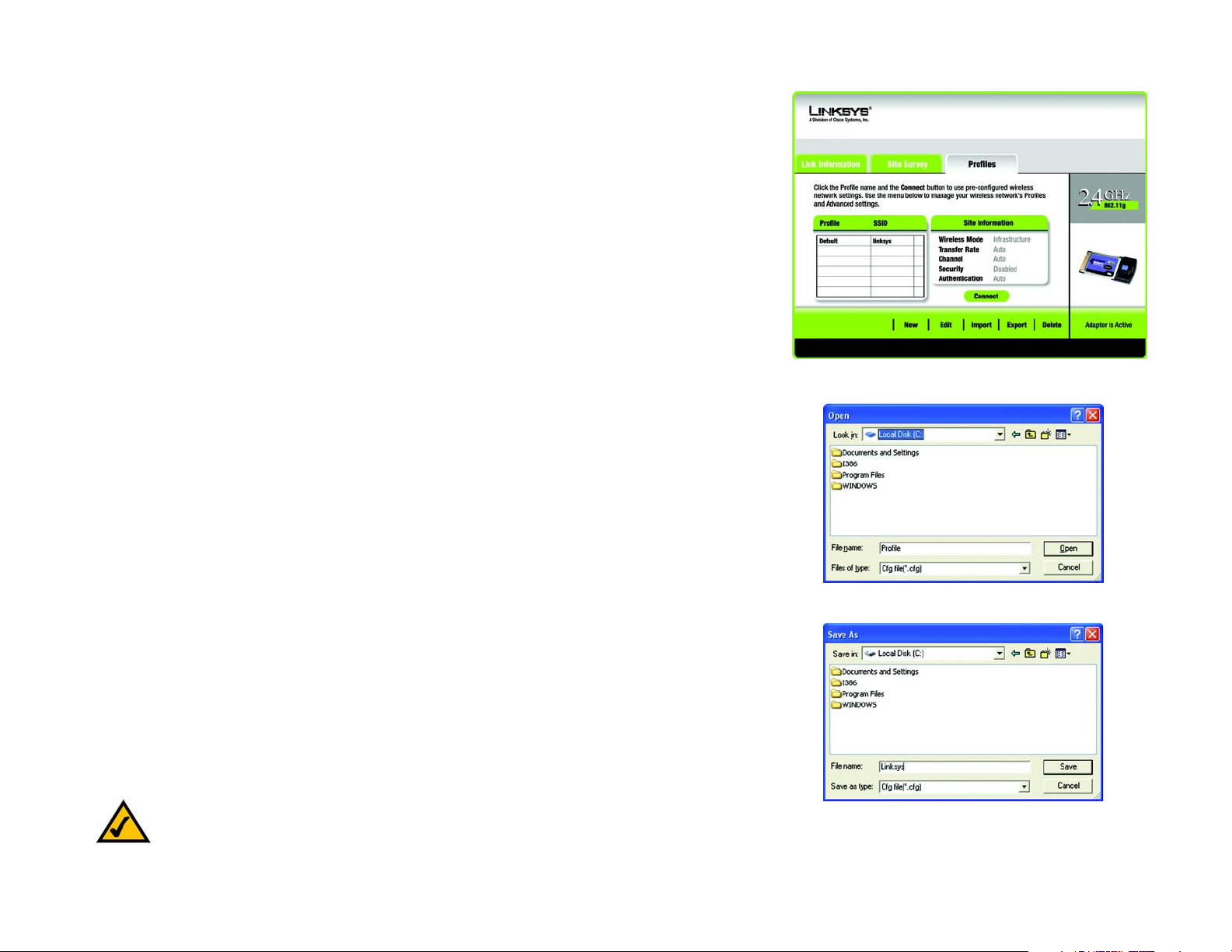

Profiles

The Profiles screen lets you save different configuration profiles for different network setups. The table on the left

displays a list of available profiles with their profile names and SSIDs.

Profile - The name of the profile is displayed here.

SSID - The SSID or unique name of the wireless network is displayed here.

Profile Information

For each profile selected, the following are listed:

Wireless Mode - This is the mode of the wireless network currently in use.

Transfer Rate - The data transfer rate of the current connection is shown here.

Channel - This is the channel to which the wireless network devices are set.

Security - The status of the wireless security feature is displayed here.

Authentication - The authentication setting for the network is shown here.

Connect - To connect to a wireless network using a specific profile, select the profile, and click Connect.

New - Click the New button to create a new profile. See the next section, “Creating a New Profile,” for detailed

instructions.

Edit - Select the profile you want to change, and then click the Edit button.

Import - Click the Import button to import a profile that has been saved in another location. Select the

appropriate file, and click the Open button.

Export - Select the profile you want to save in a different location, and click the Export button. Direct Windows to

the appropriate folder, and click the Save button.

NOTE: If you want to export more than one profile, you have to export them one at a time.

Figure 5-9: Profiles

Figure 5-10: Import a Profile

Figure 5-11: Export a Profile

Chapter 5: Using the Wireless Network Monitor

Profiles

20

Page 27

Wireless-G Notebook Adapter with RangeBooster

Delete - Select the profile you want to delete, and then click the Delete button.

Create a New Profile

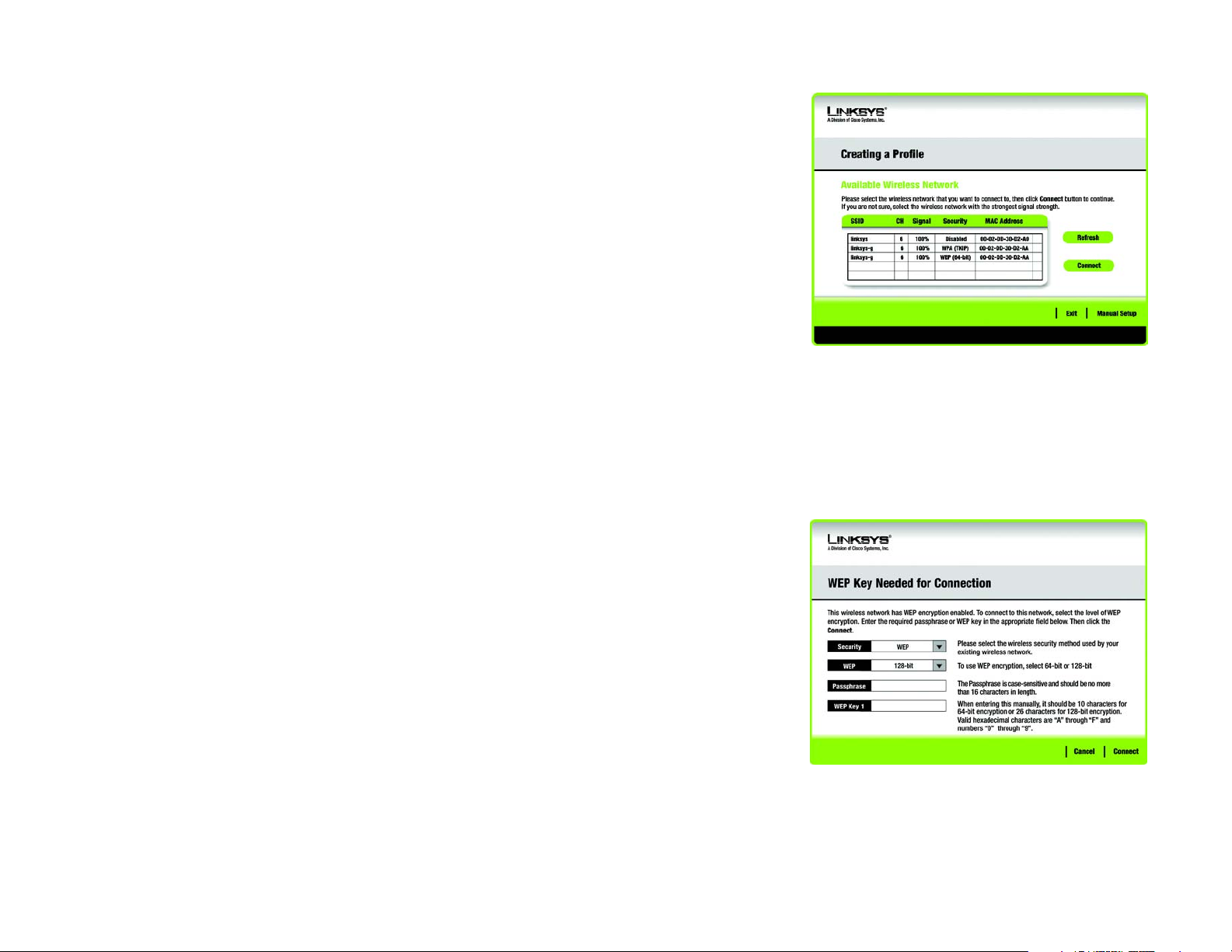

The next screen to appear will be the Available Wireless Network screen.

This screen provides two options for setting up the Adapter.

• Available Wireless Network. (For most users.) Use this option if you already have a network set up. The

networks available to this Adapter will be listed on this screen. You can choose one of these networks and

click the Connect button to connect to it. Click the Refresh button to update the Available Wireless Network

list.

• Manual Setup. If your network is not listed on this screen, select Manual Setup to set up the adapter

manually. This method of setting up the Adapter is intended for Advanced Users only.

The setup for each option is described, step by step, under the appropriate heading on the following pages.

Click Exit to close the Setup Wizard, if you wish to set up the Adapter later.

Available Wireless Network

The available networks are listed in the table on the center of the screen by SSID. Select the wireless network you

wish to connect to and click the Connect button. (If you do not see your network listed, you can click the Refresh

button to bring the list up again.) If the network utilizes wireless security, you will need to configure security on

the Adapter. If not, you will be taken directly to the Congratulations screen.

Figure 5-12: Create a New Profile

1. If you have wireless security enabled on your network, continue to step 2. If you don’t have wireless security

enabled, continue to step 3.

2. If your network has the wireless security WEP (Wired Equivalent Privacy) enabled, this screen will appear.

Select 64-bit or 128-bit.

Then enter a passphrase or WEP key.

Passphrase - Enter a passphrase in the Passphrase field, so a WEP key is automatically generated. The

passphrase is case-sensitive and should not be longer than 16 alphanumeric characters. It must match the

passphrase of your other wireless network devices and is compatible with Linksys wireless products only. (If

you have any non-Linksys wireless products, enter the WEP key manually on those products.)

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-1: WEP Key Needed for Connection

21

Page 28

Wireless-G Notebook Adapter with RangeBooster

WEP Key - The WEP key you enter must match the WEP key of your wireless network. For 64-bit encryption,

enter exactly 10 hexadecimal characters. For 128-bit encryption, enter exactly 26 hexadecimal characters.

Valid hexadecimal characters are “0” to “9” and “A” to “F”.

Then click Connect and proceed to Step 3.

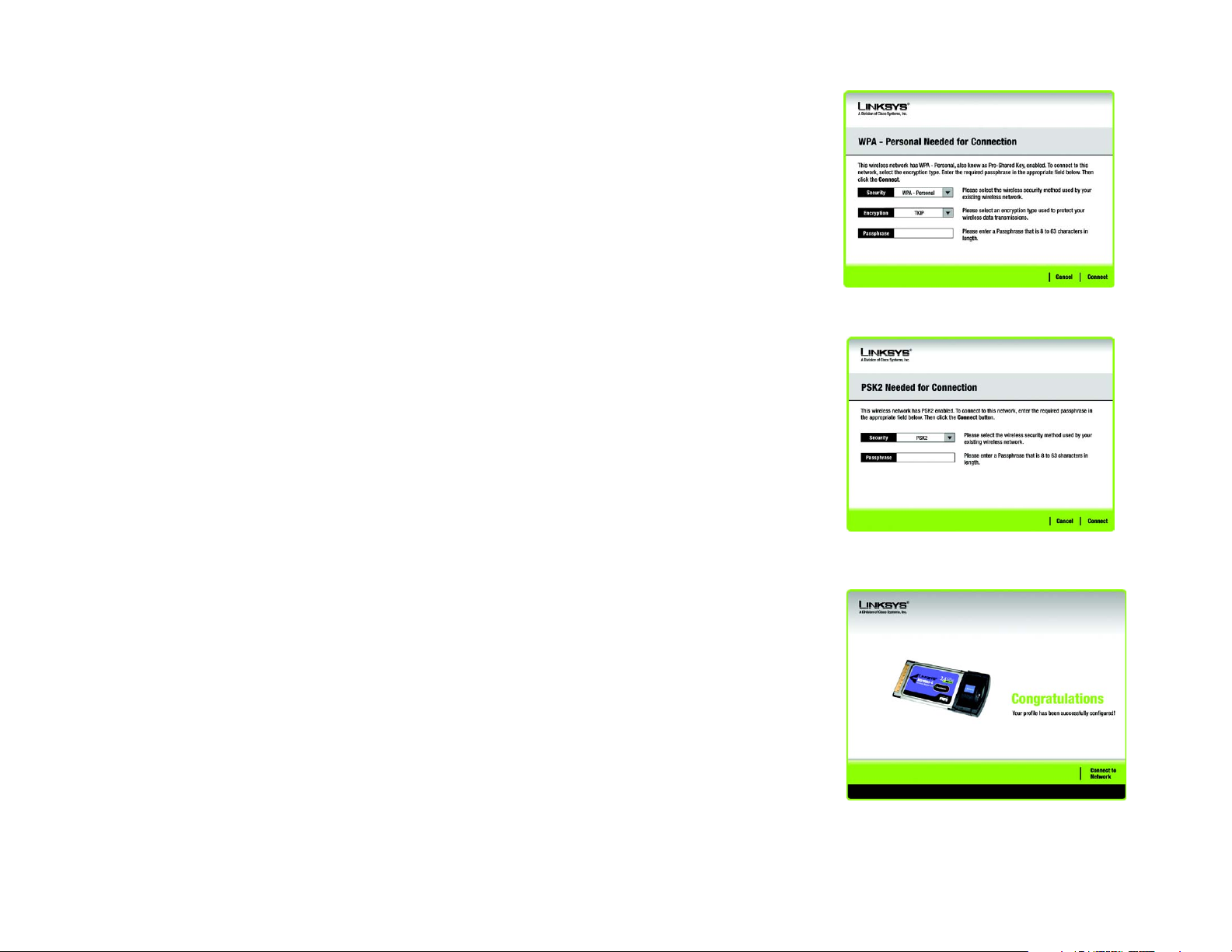

If your network has the wireless security WPA Personal (Wi-Fi Protected Access) enabled, this screen will

appear.

Encryption - Select the type of algorithm you want to use, TKIP or AES, from the Encryption drop-down

menu.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Then click Connect and proceed to Step 3.

If your network has the wireless security PSK2 (Pre-shared key 2) enabled, this screen will appear.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Then click Connect and proceed to Step 3.

Figure 5-2: WPA - Personal Needed for Connection

3. After the software has been successfully installed, the Congratulations screen will appear. Click Connect to

Network to connect to your network, implement the new settings, and return to the Link Information screen.

Congratulations! The profile has been successfully configured.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-3: PSK2 Needed for Connection

Figure 5-4: Congratulations

22

Page 29

Wireless-G Notebook Adapter with RangeBooster

Manual Setup

If your network is not listed with the available networks, you can use Manual Setup.

1. Click Manual Setup on the Available Wireless Network screen to set up the adapter manually.

2. The Network Settings screen from the Wireless Network Monitor will appear. If your network has a router or

other DHCP server, click the radio button next to Obtain network settings automatically (DHCP).

Figure 5-13: Available Wireless Network

If your network does not have a DHCP server, click the radio button next to Specify network settings. Enter

an IP Address, Subnet Mask, Default Gateway, and DNS addresses appropriate for your network. You must

specify the IP Address and Subnet Mask on this screen. If you are unsure about the Default Gateway and DNS

addresses, leave these fields empty.

IP Address - This IP Address must be unique to your network.

Subnet Mask - The Adapter’s Subnet Mask must be the same as your wired network’s Subnet Mask.

Default Gateway - Enter the IP address of your network’s Gateway here.

DNS 1 and DNS 2 - Enter the DNS address of your wired Ethernet network here.

Click the Next button to continue, or click the Back button to return to the previous screen.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-14: Network Settings

23

Page 30

Wireless-G Notebook Adapter with RangeBooster

3. The Wireless Mode screen shows a choice of two wireless modes. Click the Infrastructure Mode radio

button if you want to connect to a wireless router or access point. Click the Ad-Hoc Mode radio button if you

want to connect to another wireless device directly without using a wireless router or access point. Enter the

SSID for your network.

Infrastructure Mode - Use this mode if you want to connect to a wireless router or access point.

Ad-Hoc Mode - Use this mode if you want to connect to another wireless device directly without using a

wireless router or access point.

SSID - This is the wireless network name that must be used for all the devices in your wireless network. It is

case- sensitive and should be a unique name to help prevent others from entering your network.

Click the Next button to continue, or click the Back button to return to the previous screen.

4. If you chose Infrastructure Mode, go to Step 5 now. If you chose Ad-Hoc Mode, the Ad-Hoc Mode Settings

screen will appear.

Select the correct operating channel for your wireless network. The channel you choose should match the

channel set on the other devices in your wireless network. If you are unsure about which channel to use, keep

the default setting.

Figure 5-15: Wireless Mode

Click the Next button. Click the Back button to change any settings.

5. If your wireless network doesn’t have wireless security, select Disabled and then click the Next button to

continue. Proceed to Step 6.

If your wireless network has wireless security, select the method of security used: WEP, WPA-Personal,

WPA-Enterprise, PSK2, or RADIUS. WEP stands for Wired Equivalent Privacy, and WPA stands for Wi-Fi

Protected Access. WPA is a stronger security method than WEP. RADIUS stands for Remote Authentication

Dial-In User Service. PSK2 stands for Pre-shared Key 2. Click the Next button to continue or the Back button

to return to the previous screen.

Proceed to the appropriate section for your security method: WEP, WPA-Personal, PSK2, WPA-Enterprise, or

RADIUS.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-16: Ad-Hoc Mode Settings

24

Page 31

Wireless-G Notebook Adapter with RangeBooster

WEP

WEP - Select 64-bit or 128-bit encryption

Passphrase - Enter a passphrase in the Passphrase field, so a WEP key is automatically generated. It is case-

sensitive and should not be longer than 16 alphanumeric characters. This passphrase must match the

passphrase of your other wireless network devices and is compatible with Linksys wireless products only. (If

you have any non-Linksys wireless products, enter the WEP key manually on those products.)

WEP Key - The WEP key you enter must match the WEP key of your wireless network. For 64-bit encryption,

enter exactly 10 hexadecimal characters. For 128-bit encryption, enter exactly 26 hexadecimal characters.

Valid hexadecimal characters are “0” to “9” and “A” to “F”.

Advanced Users

TX Key - The default transmit key number is 1. If your network’s access point or wireless router uses transmit

key number 2, 3, or 4, select the appropriate number from the TX Key drop-down box.

Authentication -The default is set to Auto, so it will auto-detect for Shared Key or Open System

authentication. For Shared Key authentication, both the sender and the recipient share a WEP key for

authentication. For Open System authentication, the sender and the recipient do not share a WEP key for

authentication. If you are not sure which authentication method to select, keep the default, Auto.

Click the Next button to continue, or click the Back button to return to the previous screen.

Figure 5-17: Wireless Security - WEP

WPA Personal

WPA Personal offers two encryption methods, TKIP and AES, with dynamic encryption keys. Select TKIP or

AES for encryption. Then enter a Passphrase that is 8-63 characters in length.

Encryption - Select the type of algorithm you want to use, TKIP or AES, from the Encryption drop-down

menu.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Click the Next button to continue or the Back button to return to the previous screen.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-18: Wireless Security - WPA Personal

25

Page 32

Wireless-G Notebook Adapter with RangeBooster

PSK2

Enter a Passphrase that is 8-63 characters in length.

Passphrase - Enter a Passphrase, also called a pre-shared key, of 8-63 characters in the Passphrase field.

Click the Next button to continue or the Back button to return to the previous screen.

Figure 5-19: Wireless Security - PSK2

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

wep (wired equivalent privacy): a method of encrypting network

data transmitted on a wireless network for greater security.

encryption: encoding data transmitted in a network.

wpa (wi-fi protected access: a wireless security protocol

using TKIP (Temporal Key Integrity Protocol) encryption,

which can be used in conjunction with a RADIUS server.

26

Page 33

Wireless-G Notebook Adapter with RangeBooster

WPA Enterprise

WPA Enterprise features WPA security used in coordination with a RADIUS server. (This should only be used

when a RADIUS server is connected to the Router.) WPA Enterprise offers two authentication methods, EAPTLS and PEAP, as well as two encryption methods, TKIP and AES, with dynamic encryption keys.

Authentication - Select the authentication method your network is using, EAP-TLS or PEAP.

EAP-TLS

If you selected EAP-TLS, enter the login name of your wireless network in the Login Name field. Enter the

name of the authentication server in the Server Name field (this is optional). From the Certificate drop-down

menu, select the certificate you have installed to authenticate you on your wireless network. Select the type

of encryption, TKIP or AES, from the Encryption drop-down menu.

Click the Next button to continue or the Back button to return to the previous screen.

PEAP

Figure 5-20: Wireless Security - WPA Enterprise Using

EAP-TLS

If you selected PEAP, enter the login name of your wireless network in the Login Name field. Enter the

password of your wireless network in the Password field. Enter the name of the authentication server in the

Server Name field (this is optional). From the Certificate drop-down menu, select the certificate you have

installed to authenticate you on your wireless network; if you want to use any certificate, keep the default

setting, Trust Any. Then select the authentication method used inside the PEAP tunnel. Select the type of

encryption, TKIP or AES, from the Encryption drop-down menu.

Click the Next button to continue or the Back button to return to the previous screen.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-21: Wireless Security - WPA Enterprise Using

PEAP

27

Page 34

Wireless-G Notebook Adapter with RangeBooster

RADIUS

RADIUS features use of a RADIUS server. (This should only be used when a RADIUS server is connected to the

Router.) RADIUS offers two authentication types: EAP-TLS and PEAP.

Authentication - Select the authentication method your network is using, EAP-TLS or PEAP.

EAP-TLS

If you selected EAP-TLS, enter the login name of your wireless network in the Login Name field. Enter the

name of the authentication server in the Server Name field (this is optional). From the Certificate drop-down

menu, select the certificate you have installed to authenticate you on your wireless network.

Click the Next button to continue or the Back button to return to the previous screen.

PEAP

If you selected PEAP, enter the login name of your wireless network in the Login Name field. Enter the

password of your wireless network in the Password field. Enter the name of the authentication server in the

Server Name field (this is optional). From the Certificate drop-down menu, select the certificate you have

installed to authenticate you on your wireless network; if you want to use any certificate, keep the default

setting, Trust Any. Then select the authentication method used inside the PEAP tunnel.

Figure 5-22: Wireless Security - RADIUS Using EAP-TLS

Click the Next button to continue or the Back button to return to the previous screen.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-23: Wireless Security - RADIUS Using PEAP

28

Page 35

Wireless-G Notebook Adapter with RangeBooster

6. The Confirm New Settings screen will appear next and show the new settings. To save the new settings, click

the Save button. To edit the new settings, click the Back button. To exit the Manual Setup through the

Wireless Network Monitor, click Exit.

7. The Congratulations screen will appear next. Click Connect to Network to implement the new settings

immediately and return to the Link Information screen. Click Return to Profiles Screen to keep the current

settings active and return to the Profiles screen.

Figure 5-24: Confirm New Settings for New Profile

Congratulations! The profile has been successfully configured.

Chapter 5: Using the Wireless Network Monitor

Create a New Profile

Figure 5-25: Congratulations

29

Page 36

Wireless-G Notebook Adapter with RangeBooster

Appendix A: Troubleshooting

This appendix consists of two parts: “Common Problems and Solutions” and “Frequently Asked Questions.” This

appendix provides solutions to problems that may occur during the installation and operation of the Wireless-G

Notebook Adapter. Read the description below to solve your problems. If you can't find an answer here, check the

Linksys website at www.linksys.com/international.

Common Problems and Solutions

1. My computer does not recognize the Wireless-G Notebook Adapter.

Make sure that the Wireless-G Notebook Adapter is properly inserted into the PC Card slot.

2. The Wireless-G Notebook Adapter does not work properly.

Reinsert the Wireless-G Notebook Adapter into the notebook or desktop’s USB port.

For Windows 98SE or Me, right-click on My Computer, and select Properties. Select the Device Manager

tab, and click on the Network Adapter. You will find the Wireless-G Notebook Adapter if it is installed

successfully. If you see a yellow exclamation mark, the resources may be conflicting and you must follow the

steps below:

• Uninstall the driver software from your PC.

• Restart your PC and repeat the hardware and software installation as specified in this User Guide.

3. I cannot communicate with the other computers linked via Ethernet in the Infrastructure

configuration.

Make sure that the notebook or desktop is powered on.

Make sure that the Wireless-G Notebook Adapter is configured with the same SSID and WEP settings as the

other computers in the Infrastructure configuration.

Appendix A: Troubleshooting

Common Problems and Solutions

30

Page 37

Wireless-G Notebook Adapter with RangeBooster

Frequently Asked Questions

Can I run an application from a remote computer over the wireless network?

This will depend on whether or not the application is designed to be used over a network. Consult the

application’s user guide to determine if it supports operation over a network.

Can I play computer games with other members of the wireless network?

Yes, as long as the game supports multiple players over a LAN (local area network). Refer to the game’s user

guide for more information.

What is the 802.11b standard?

It is one of the standards for wireless networks. The 802.11b standard allows wireless networking hardware from

different manufacturers to communicate, provided that the hardware complies with the 802.11b standard. The

802.11b standard states a maximum data transfer rate of 11Mbps and an operating frequency of 2.4GHz.

What is the IEEE 802.11g standard?

It is one of the IEEE standards for wireless networks. The 802.11g standard allows wireless networking hardware

from different manufacturers to communicate, provided that the hardware complies with the 802.11g standard.

The 802.11g standard states a maximum data transfer rate of 54Mbps and an operating frequency of 2.4GHz.

What 802.11b features are supported?

The product supports the following 802.11b functions:

• CSMA/CA plus Acknowledge protocol

• Multi-Channel Roaming

• Automatic Rate Selection

• RTS/CTS feature

• Fragmentation

• Power Management

What IEEE 802.11g features are supported?

The product supports the following IEEE 802.11g functions:

• CSMA/CA plus Acknowledge protocol

• OFDM protocol

• Multi-Channel Roaming

• Automatic Rate Selection

• RTS/CTS feature

• Fragmentation

• Power Management

Appendix A: Troubleshooting

Frequently Asked Questions

31

Page 38

Wireless-G Notebook Adapter with RangeBooster

What is ad-hoc mode?

When a wireless network is set to ad-hoc mode, the wireless-equipped computers are configured to

communicate directly with each other. This type of network will not communicate with any wired network.

What is infrastructure mode?

When a wireless network is set to infrastructure mode, the wireless network is configured to communicate with a

wired network through a wireless access point.

What is roaming?

Roaming is the ability of a portable computer user to communicate continuously while moving freely throughout

an area greater than that covered by a single access point. Before using the roaming function, the workstation

must make sure that it is the same channel number with the access point of dedicated coverage area.

To achieve true seamless connectivity, the wireless LAN must incorporate a number of different functions. Each

node and access point, for example, must always acknowledge receipt of each message. Each node must

maintain contact with the wireless network even when not actually transmitting data. Achieving these functions

simultaneously requires a dynamic RF networking technology that links access points and nodes. In such a

system, the user’s end node undertakes a search for the best possible access to the system. First, it evaluates

such factors as signal strength and quality, as well as the message load currently being carried by each access

point and the distance of each access point to the wired backbone. Based on that information, the node next

selects the right access point and registers its address. Communications between end node and host computer

can then be transmitted up and down the backbone.

As the user moves on, the end node’s RF transmitter regularly checks the system to determine whether it is in

touch with the original access point or whether it should seek a new one. When a node no longer receives

acknowledgment from its original access point, it undertakes a new search. Upon finding a new access point, it

then re-registers, and the communication process continues.

What is ISM band?

The FCC and their counterparts outside of the U.S. have set aside bandwidth for unlicensed use in the ISM

(Industrial, Scientific and Medical) band. Spectrum in the vicinity of 2.4 GHz, in particular, is being made available

worldwide. This presents a truly revolutionary opportunity to place convenient high-speed wireless capabilities in

the hands of users around the globe.

What is Spread Spectrum?

Spread Spectrum technology is a wideband radio frequency technique developed by the military for use in

reliable, secure, mission-critical communications systems. It is designed to trade off bandwidth efficiency for

reliability, integrity, and security. In other words, more bandwidth is consumed than in the case of narrowband

transmission, but the trade-off produces a signal that is, in effect, louder and thus easier to detect, provided that

the receiver knows the parameters of the spread-spectrum signal being broadcast. If a receiver is not tuned to

Appendix A: Troubleshooting

Frequently Asked Questions

32

Page 39

Wireless-G Notebook Adapter with RangeBooster

the right frequency, a spread-spectrum signal looks like background noise. There are two main alternatives,

Direct Sequence Spread Spectrum (DSSS) and Frequency Hopping Spread Spectrum (FHSS).

What is DSSS? What is FHSS? And what are their differences?

Frequency-Hopping Spread-Spectrum (FHSS) uses a narrowband carrier that changes frequency in a pattern that

is known to both transmitter and receiver. Properly synchronized, the net effect is to maintain a single logical

channel. To an unintended receiver, FHSS appears to be short-duration impulse noise. Direct-Sequence SpreadSpectrum (DSSS) generates a redundant bit pattern for each bit to be transmitted. This bit pattern is called a chip

(or chipping code). The longer the chip, the greater the probability that the original data can be recovered. Even if

one or more bits in the chip are damaged during transmission, statistical techniques embedded in the radio can

recover the original data without the need for retransmission. To an unintended receiver, DSSS appears as low

power wideband noise and is rejected (ignored) by most narrowband receivers.

What is WEP?

WEP is Wired Equivalent Privacy, a data privacy mechanism based on a shared key algorithm, as described in the

802.11 standard.

What is WPA?

WPA is Wi-Fi Protected Access, a wireless security protocol that can be used in conjunction with a RADIUS server.

What is RADIUS?

RADIUS is Remote Authentication Dial-In User Service, which uses an authentication server to control network

access.

Appendix A: Troubleshooting

Frequently Asked Questions

33

Page 40

Wireless-G Notebook Adapter with RangeBooster

Appendix B: Windows XP Wireless Zero Configuration

Windows XP Wireless Zero Configuration

If your computer is running Windows XP, then this choice will be available. If you want to use Windows XP

Wireless Zero Configuration to control the Adapter, instead of using the Wireless Network Monitor, then rightclick on the Wireless Network Monitor and select Use Windows XP Wireless Configuration.

If you want to switch back to the Wireless Network Monitor, right-click the Wireless Network Monitor icon, and

select Use Linksys Wireless Network Monitor.

1. After installing the Adapter, the Windows XP Wireless Zero Configuration icon will appear in your computer’s

system tray. Double-click the icon.

Figure B-1: Wireless Network Monitor Icon

Figure B-2: Windows XP - Use Windows XP

Wireless Configuration

NOTE: For more information about Wireless Zero Configuration, refer

to Windows Help.

Appendix B:

Windows XP Wireless Zero Configuration

Figure B-3: Windows XP Wireless Zero Configuration Icon

34

Page 41

Wireless-G Notebook Adapter with RangeBooster

2. The screen that appears will show any available wireless network. Select the network you want. Click the

Connect button.

If your network does not have wireless security enabled, go to step 3.

If your network does have wireless security enabled, go to step 4.

NOTE: Steps 2 and 3 are the instructions and

screenshots for Windows XP with Service Pack 2

installed.

Figure B-4: Available Wireless Network

3. If your network does not have wireless security enabled, click the Connect Anyway button to connect the

Adapter to your network.

Appendix B:

Windows XP Wireless Zero Configuration

Figure B-5: No Wireless Security

35

Page 42

Wireless-G Notebook Adapter with RangeBooster

4. If your network uses wireless security WEP, enter the WEP Key used into the Network Key and Confirm

network key fields. If your network uses wireless security WPA Personal, enter the Passphrase used into

the Network Key and Confirm network key fields. Click the Connect button.

5. Your wireless network will appear as Connected when your connection is active.

Figure B-6: Network Connection - Wireless Security

NOTE: Windows XP Wireless Zero Configuration does

not support the use of a passphrase. Enter the exact

WEP key used by your access point.

For more information about wireless networking on a Windows XP computer, click the Start button, select Help,

and choose Support. Enter the keyword wireless in the field provided, and press the Enter key.

The installation of the Windows XP Wireless Configuration is complete.

Appendix B:

Windows XP Wireless Zero Configuration

Figure B-7: Wireless Network Connection

36

Page 43

Wireless-G Notebook Adapter with RangeBooster

Appendix C: Wireless Security

Linksys wants to make wireless networking as safe and easy for you as possible. The current generation of

Linksys products provide several network security features, but they require specific action on your part for

implementation. So, keep the following in mind whenever you are setting up or using your wireless network.

Security Precautions

The following is a complete list of security precautions to take (at least steps 1 through 5 should be followed):

1. Change the default SSID.

2. Disable SSID Broadcast.

3. Change the default password for the Administrator account.

4. Enable MAC Address Filtering.

5. Change the SSID periodically.

6. Use the highest encryption algorithm possible. Use WPA if it is available. Please note that this may reduce

your network performance.

7. Change the WEP encryption keys periodically.

Security Threats Facing Wireless Networks

Wireless networks are easy to find. Hackers know that in order to join a wireless network, wireless networking

products first listen for “beacon messages”. These messages can be easily decrypted and contain much of the

network’s information, such as the network’s SSID (Service Set Identifier). Here are the steps you can take:

Change the administrator’s password regularly. With every wireless networking device you use, keep in mind

that network settings (SSID, WEP keys, etc.) are stored in its firmware. Your network administrator is the only

person who can change network settings. If a hacker gets a hold of the administrator’s password, he, too, can

change those settings. So, make it harder for a hacker to get that information. Change the administrator’s

password regularly.

SSID. There are several things to keep in mind about the SSID:

Appendix C: Wireless Security

Security Precautions

Note: Some of these security features are

available only through the network router or

access point. Refer to the router or access

point’s documentation for more information.

37

Page 44

Wireless-G Notebook Adapter with RangeBooster

1. Disable Broadcast

2. Make it unique

3. Change it often

Most wireless networking devices will give you the option of broadcasting the SSID. While this option may be

more convenient, it allows anyone to log into your wireless network. This includes hackers. So, don’t broadcast

the SSID.

Wireless networking products come with a default SSID set by the factory. (The Linksys default SSID is “linksys”.)

Hackers know these defaults and can check these against your network. Change your SSID to something unique

and not something related to your company or the networking products you use.

Change your SSID regularly so that any hackers who have gained access to your wireless network will have to

start from the beginning in trying to break in.

MAC Addresses. Enable MAC Address filtering. MAC Address filtering will allow you to provide access to only

those wireless nodes with certain MAC Addresses. This makes it harder for a hacker to access your network with

a random MAC Address.

WEP Encryption. Wired Equivalent Privacy (WEP) is often looked upon as a cure-all for wireless security

concerns. This is overstating WEP’s ability. Again, this can only provide enough security to make a hacker’s job

more difficult.

There are several ways that WEP can be maximized:

1. Use the highest level of encryption possible

2. Use “Shared Key” authentication

3. Change your WEP key regularly

WPA. Wi-Fi Protected Access (WPA) is the newest and best available standard in Wi-Fi security. Three modes are

available: WPA-Personal, WPA Enterprise, and Radius. WPA-Personal gives you a choice of two encryption

methods: TKIP (Temporal Key Integrity Protocol), which utilizes a stronger encryption method and incorporates

Message Integrity Code (MIC) to provide protection against hackers, and AES (Advanced Encryption System),

which utilizes a symmetric 128-Bit block data encryption. WPA Enterprise offers two encryption methods, TKIP

and AES, with dynamic encryption keys. RADIUS (Remote Authentication Dial-In User Service) utilizes a RADIUS

server for authentication.

Appendix C: Wireless Security

Security Threats Facing Wireless Networks

Important: Always remember that each

device in your wireless network MUST use

the same encryption method and encryption

key or your wireless network will not function

properly.

38

Page 45

Wireless-G Notebook Adapter with RangeBooster

WPA-Personal. If you do not have a RADIUS server, Select the type of algorithm, TKIP or AES, and enter a

password in the Passphrase field of 8-63 characters.

WPA Enterprise. WPA used in coordination with a RADIUS server. (This should only be used when a RADIUS

server is connected to the Router or other device.) WPA Enterprise offers two encryption methods, TKIP and

AES, with dynamic encryption keys.

RADIUS. WEP used in coordination with a RADIUS server. (This should only be used when a RADIUS server is

connected to the Router or other device.)

Implementing encryption may have a negative impact on your network’s performance, but if you are transmitting

sensitive data over your network, encryption should be used.

These security recommendations should help keep your mind at ease while you are enjoying the most flexible

and convenient technology Linksys has to offer.

Appendix C: Wireless Security

Security Threats Facing Wireless Networks

39

Page 46

Wireless-G Notebook Adapter with RangeBooster

Appendix D: Windows Help

All wireless products require Microsoft Windows. Windows is the most used operating system in the world and

comes with many features that help make networking easier. These features can be accessed through Windows

Help and are described in this appendix.

TCP/IP

Before a computer can communicate with an access point or wireless router, TCP/IP must be enabled. TCP/IP is a

set of instructions, or protocol, all PCs follow to communicate over a network. This is true for wireless networks

as well. Your PCs will not be able to utilize wireless networking without having TCP/IP enabled. Windows Help

provides complete instructions on enabling TCP/IP.

Shared Resources

If you wish to share printers, folder, or files over your network, Windows Help provides complete instructions on

utilizing shared resources.

Network Neighborhood/My Network Places

Other PCs on your network will appear under Network Neighborhood or My Network Places (depending upon the

version of Windows you're running). Windows Help provides complete instructions on adding PCs to your

network.

Appendix D: Windows Help

40

Page 47

Wireless-G Notebook Adapter with RangeBooster

Appendix E: Glossary

This glossary contains some basic networking terms you may come across when using this product. For more

advanced terms, see the complete Linksys glossary at http://www.linksys.com/glossary.

Access Point - A device that allows wireless-equipped computers and other devices to communicate with a

wired network. Also used to expand the range of a wireless network.

Ad-hoc - A group of wireless devices communicating directly with each other (peer-to-peer) without the use of

an access point.

AES (Advanced Encryption Standard) - A security method that uses symmetric 128-bit block data encryption.

Bandwidth - The transmission capacity of a given device or network.

Bit - A binary digit.

Boot - To start a device and cause it to start executing instructions.

Broadband - An always-on, fast Internet connection.

Browser - An application program that provides a way to look at and interact with all the information on the

World Wide Web.

Byte - A unit of data that is usually eight bits long

Cable Modem - A device that connects a computer to the cable television network, which in turn connects to the

Internet.