Lenovo G430, G530 User Manual [pl]

Lenovo

3000 G430/

G530

Podręcznik użytkownika V3.0

Uwaga

Przed użyciem niniejszych informacji oraz produktu, którego one dotyczą, należy zapoznać się z

następującymi dokumentami:

• Rozdział 6. Informacje na temat bezpieczeństwa, używania i konserwacji na stronie 52.

• Dodatek D. Uwagi na stronie 101.

• Podręcznik użytkownika OneKey Rescue System dołączony w pakiecie do niniejszej publikacji.

Wydanie pierwsze (maj 2008)

© Copyright Lenovo 2008. Wszelkie prawa zastrzeżone.

Informacje o modelu ENERGY STAR

ENERGY STAR® to wspólny program Agencji Ochrony Środowiska USA i

Departamentu Energii USA, który stawia sobie za cel oszczędność pieniędzy i

ochronę środowiska przy użyciu energooszczędnych produktów i praktyk.

Lenovo z dumą oferuje swoim klientom produkty z oznaczeniem zgodności z

normą ENERGY STAR. Wymienione poniżej modele komputerów Lenovo, jeśli

są oznaczone znakiem ENERGY STAR, zostały zaprojektowane i przetestowane

pod kątem zgodności z wymaganiami programu ENERGY STAR 4.0 dla

komputerów.

• 20003, 4153

• 20004, 4151

Używając produktów zgodnych ze specyfikacją ENERGY STAR i

wykorzystując funkcje zarządzania energią komputera, zmniejsza się zużycie

energii elektrycznej. Zmniejszony pobór energii elektrycznej przyczynia się do

potencjalnych oszczędności finansowych, czystości środowiska i redukcji emisji

gazów cieplarnianych.

Więcej informacji o programie ENERGY STAR można znaleźć pod adresem

http://www.energystar.gov.

Lenovo zachęca do wydajnego wykorzystania energii w codziennej pracy. Aby

w tym pomóc, firma Lenovo skonfigurowała wstępnie następujące funkcje

zarządzania energią, które są aktywowane po określonym czasie nieaktywności

komputera:

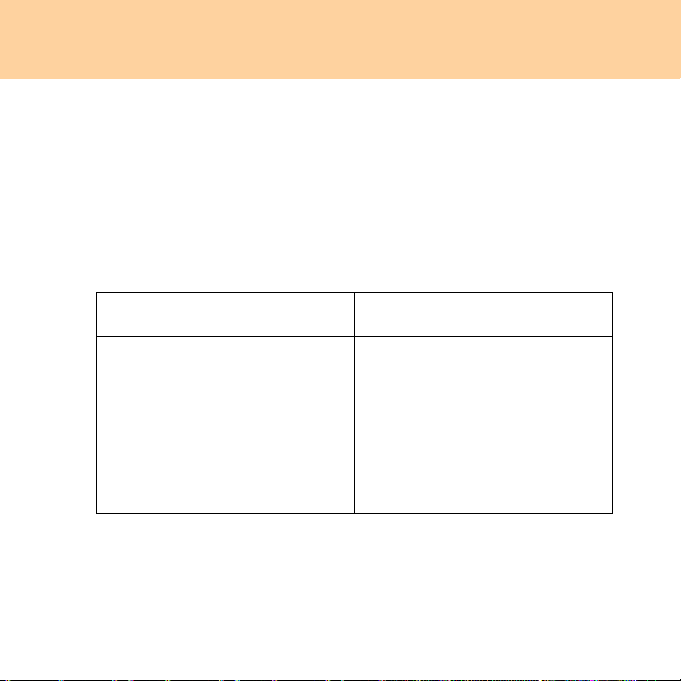

Tabela 1. Funkcje zarządzania energią ENERGY STAR w zależności od systemu

operacyjnego

Windows XP Windows Vista

•Wyłącz monitor: po 10 minutach

•Wyłącz dyski twarde: po 30

minutach

• Wstrzymywanie systemu: po 20

minutach

• Hibernacja systemu: po 2 godzinach

Plan zasilania: Zrównoważony

•Wyłącz ekran: po 10 minutach

•Przełącz komputer w tryb uśpienia:

po 25 minutach

• Zaawansowane ustawienia zasilania:

- Wyłącz dyski twarde: po 20

minutach

- Hibernacja: po 1 godzinie

Aby wyprowadzić komputer z trybu uśpienia lub wstrzymania systemu, naciśnij

dowolny klawisz na klawiaturze. Więcej informacji o tych ustawieniach można

znaleźć w systemie Pomocy i obsługi technicznej systemu Windows.

Objaśnienie pojemności dysku twardego

Szanowny użytkowniku,

Podczas używania komputera możesz zauważyć, że nominalna pojemność

dysku twardego różni się nieco od pojemności wyświetlanej przez system

operacyjny. Na przykład dysk o nominalnej pojemności 80 GB jest

wyświetlany w systemie operacyjnym jako nieco mniejszy niż 80 GB. Ta

różnica nie wynika z zainstalowania niewłaściwego dysku twardego, ani nie

stanowi problemu, tylko wynika ze zwykłego zjawiska spotykanego w

komputerach. Zjawisko to występuje z następujących przyczyn:

I. Producenci dysków twardych i system operacyjny używają

różnych sposobów obliczania pojemności dysku twardego

Producenci dysków twardych używają przelicznika 1000, na przykład 1 GB =

1 000 MB, 1 MB =1 000 KB, 1 KB = 1 000 bajtów. Jednak podczas określania

pojemności dysku twardego system operacyjny używa przelicznika 1024, na

przykład 1 GB = 1 024 MB, 1 MB = 1 024 KB, 1 KB = 1 024 bajtów. Dla tego

komputera przyjęto sposób obliczania używany przez producentów dysków

twardych. Ponieważ sposoby przyjęte przez producentów dysków twardych oraz

używane w systemach operacyjnych różnią się, pojemność dysku wyświetlana w

systemie różni się od nominalnej pojemności dysku twardego.

Jeśli na przykład dysk twardy ma nominalną pojemność X GB, nawet gdy jest

zupełnie pusty, pojemność wyświetlana w systemie operacyjnym będzie wynosiła:

X × 1000 × 1000 × 1000/ (1024 × 1024 × 1024) ≈ X × 0,931 GB.

Jeśli część dysku twardego zostanie dodatkowo specjalnie wydzielona w jakimś

celu, wówczas pojemność wyświetlana w systemie operacyjnym może być nawet

mniejsza niż X × 0,931 GB.

II. Część dysku twardego jest specjalnie wydzielona

W komputerach firmy Lenovo jest zainstalowany OneKey Rescue System, dlatego

część dysku twardego jest specjalnie wydzielona i używana do zapisania obrazu

dysku oraz plików OneKey Rescue System. Rozmiar zarezerwowanego miejsca

zależy od modelu komputera oraz zainstalowanego systemu operacyjnego i

oprogramowania. Ze względów bezpieczeństwa ta wydzielona partycja nie jest

widoczna, dlatego jest nazywana „ukrytą partycją”.

Oprócz tego, po podzieleniu dysku twardego na partycje i sformatowaniu ich,

system operacyjny przypisuje pewną ilość miejsca na pliki systemowe.

Z powyższych powodów pojemność dysku twardego wyświetlana w systemie

operacyjnym jest zawsze mniejsza od nominalnej pojemności dysku twardego

w komputerze.

Spis treści

Rozdział 1. Poznaj swój

komputer ....................................... 1

Widok z góry...................................1

Widok z lewej strony ......................3

Widok z prawej strony....................5

Widok z przodu...............................6

Widok od spodu ..............................7

Rozdział 2. Użytkowanie

komputera................................... 10

Używanie touchpada .....................10

Używanie klawiatury ....................11

Przyciski i klawisze specjalne.......14

Używanie napędu optycznego.......15

Używanie kart pamięci

(Tylko niektóre modele)................16

Używanie wbudowanej kamery

(Tylko niektóre modele)................17

Używanie Internetu.......................18

Zabezpieczenie komputera............21

Instalowanie sterowników

urządzeń ........................................23

Używanie baterii i zasilacza

sieciowego.....................................23

Rozdział 3. Używanie urządzeń

zewnętrznych ..............................28

Podłączanie urządzeń do złącza

USB ...............................................28

Podłączanie urządzenia typu

PC Card .........................................29

Podłączanie zewnętrznego

wyświetlacza .................................31

Podłączanie słuchawek i urządzeń

audio..............................................33

Podłączanie mikrofonu

zewnętrznego.................................34

Podłączanie urządze

(Tylko niektóre modele)................35

Rozdział 4. Rozwiązywanie

problemów...................................36

Często zadawane pytania...............36

Rozwiązywanie problemów ..........38

ń Bluetooth

i

Spis treści

Rozdział 5. Uzyskiwanie pomocy i

obsługi technicznej.................... 47

Uzyskiwanie pomocy i obsługi

technicznej ....................................47

Uzyskiwanie pomocy w

Internecie ......................................48

Telefonowanie do Centrum obsługi

klienta............................................48

Uzyskiwanie pomocy na całym

świecie ..........................................51

Rozdział 6. Informacje na temat

bezpieczeństwa, używania i

konserwacji................................. 52

Ważne informacje dotyczące

bezpieczeństwa ............................. 52

Prawidłowe użytkowanie

komputera .....................................69

Dostępność i wygoda....................77

Konserwacja.................................. 80

Dodatek A. Ograniczona

gwarancja Lenovo...................... 84

Informacje o gwarancji.................92

Numery telefonów związane z

usługami i obsługą gwarancyjną

firmy Lenovo ................................ 96

ii

Dodatek B. Podzespoły, które

może wymieniać użytkownik

(CRU)............................................98

Dodatek C. Dane techniczne ......99

Dane techniczne............................99

Dodatek D. Uwagi......................101

Uwagi..........................................101

Informacje na temat komunikacji

bezprzewodowej..........................104

Uwagi dotyczące emisji

elektromagnetycznej...................107

Informacje organizacji WEEE oraz

dotyczące recyklingu...................113

Informacje Wspólnoty Europejskiej

dotyczące oznaczenia WEEE......114

Japońska informacja dotycząca

recyklingu....................................115

Uwaga dla użytkowników w

USA.............................................117

Uwaga dotycząca usuwania danych

z dysku twardego ........................117

Znaki towarowe...........................119

Indeks.........................................120

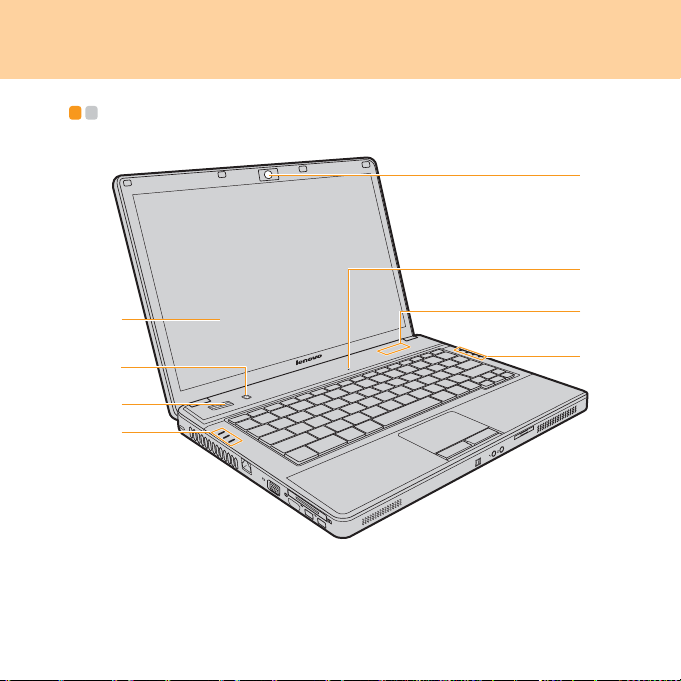

Rozdział 1. Poznaj swój komputer

Widok z góry - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

a

f

b

c

d

e

* Ilustracje przedstawione w niniejszej instrukcji mogą różnić się od

rzeczywistego produktu.

Należy zapoznać się z urządzeniem.

g

e

1

Rozdział 1. Poznaj swój komputer

Wbudowana kamera (Tylko niektóre modele)............................... 17

Wyświetlacz komputera

Kolorowy wyświetlacz zapewnia wyraźne i wspaniałe szczegóły tekstu oraz

grafiki.

Przycisk OneKey Rescue System .................................................. 15

Przycisk zasilania

Wskaźniki stanu systemu

Mikrofon (wbudowany)

Wbudowany mikrofon może być używany podczas wideokonferencji,

podkładania głosu lub do zwykłych nagrań dźwiękowych.

Przyciski regulacji głośności i przyciski programowalne............ 14

2

Rozdział 1. Poznaj swój komputer

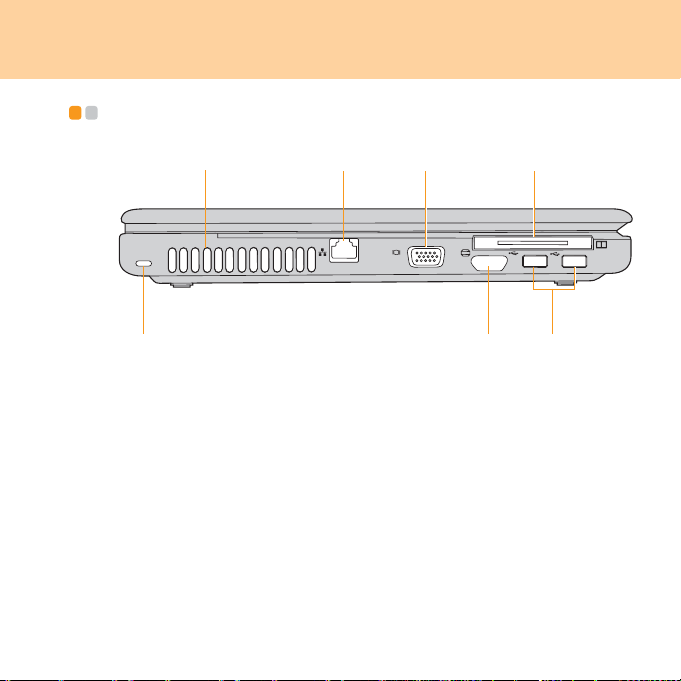

Widok z lewej strony - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

ab

c

d

fe

g

3

Rozdział 1. Poznaj swój komputer

Wylot układu chłodzenia

Ważne:

Upewnij się, że otwory wentylacyjne nie są blokowane, ponieważ może to

doprowadzić do przegrzania komputera.

Port sieci LAN ..................................................................................18

Port VGA........................................................................................... 31

Gniazdo kart PCI Express ............................................................... 29

Otwór na klucz zabezpieczający

Komputer jest wyposażony w otwór na klucz zabezpieczający. Można

zakupić linkę z blokadą bezpieczeństwa pasującą do tego otworu.

Uwaga:

Przed zakupieniem zabezpieczenia należy sprawdzić, czy jest ono zgodne z

tym rodzajem otworu na klucz zabezpieczający.

Złącze HDMI (Tylko niektóre modele)............................................. 32

Port USB 2.0 ..................................................................................... 28

4

Rozdział 1. Poznaj swój komputer

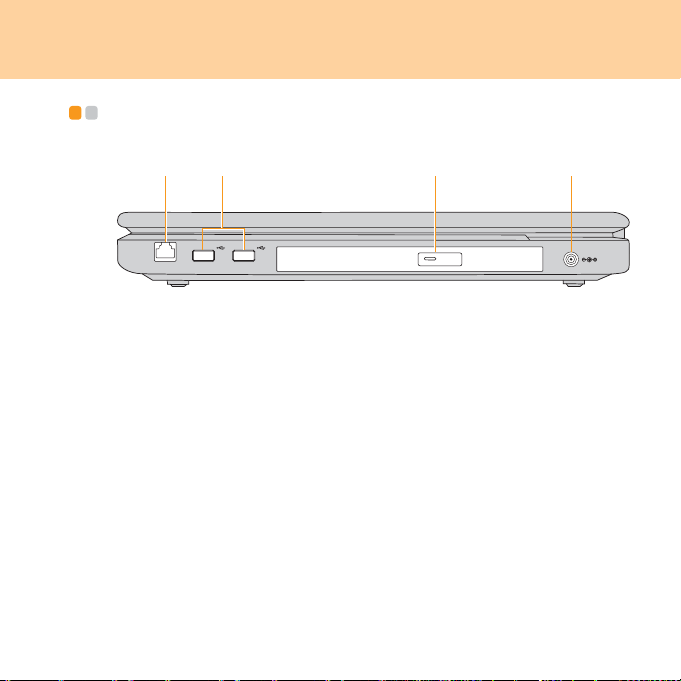

Widok z prawej strony - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

*

b da c

* Model G430 ma tu 1 port USB.

Port modemu (Tylko niektóre modele)........................................... 20

Port USB 2.0 ..................................................................................... 28

Napęd optyczny ............................................................................... 15

Gniazdo zasilacza sieciowego

Podłącz tutaj zasilacz sieciowy do komputera w celu zapewnienia zasilania

komputera i naładowania akumulatora.

Uwaga:

Aby uniknąć uszkodzenia komputera i baterii, należy używać wyłącznie

dostarczonego zasilacza.

5

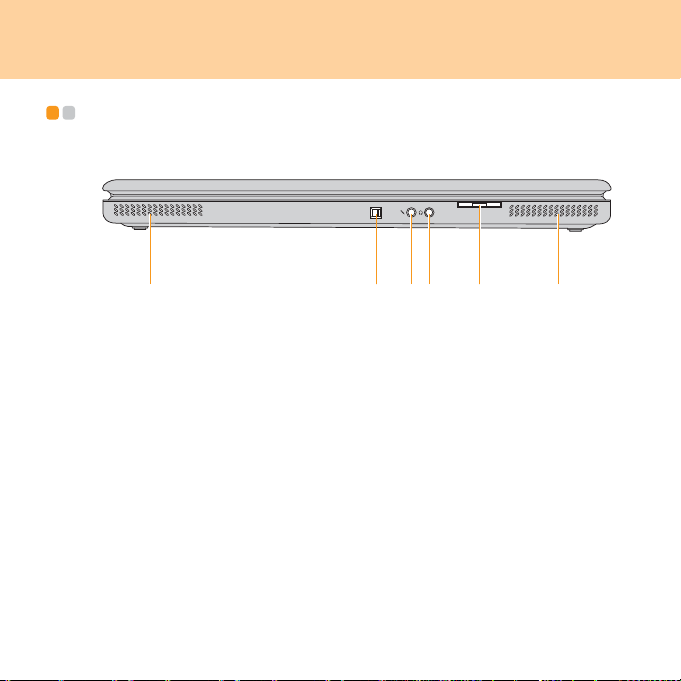

Rozdział 1. Poznaj swój komputer

Widok z przodu - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

a ab c de

Głośniki

Przełącznik komunikacji bezprzewodowej (Tylko niektóre modele)

Przełącznik ten umożliwia jednoczesne włączanie lub wyłączanie karty

bezprzewodowej sieci LAN oraz urządzeń Bluetooth.

Gniazdo mikrofonu (zewnętrznego)............................................... 34

Słuchawki (zewnętrzne)................................................................... 33

Gniazdo czytnika kart multimedialnych

(Tylko niektóre modele)................................................................... 16

6

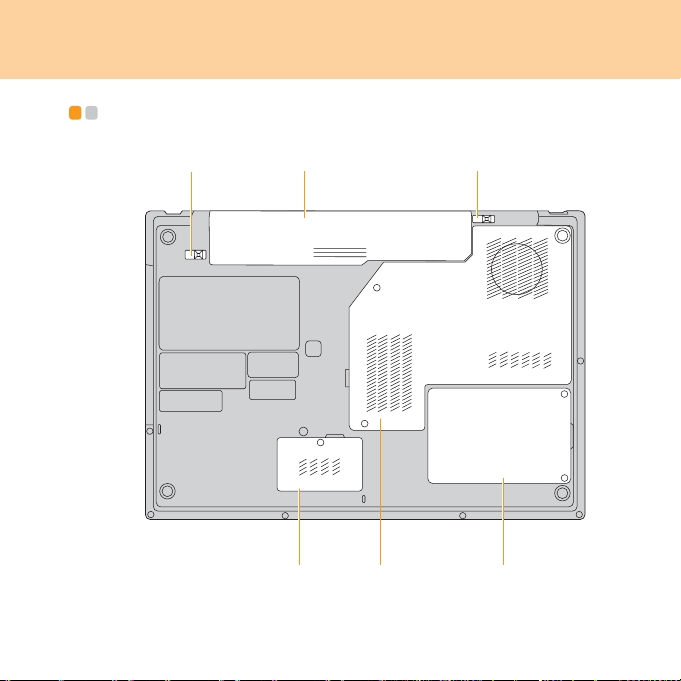

Rozdział 1. Poznaj swój komputer

Widok od spodu - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

a

edf

cb

7

Rozdział 1. Poznaj swój komputer

Zatrzask baterii - ręczny

Ręczny zatrzask baterii jest używany w celu zabezpieczenia baterii. Po

przesunięciu zatrzasku do położenia otwartego można włożyć lub wyjąć

baterię. Po włożeniu baterii należy przesunąć zatrzask w położenie zamknięte.

Bateria............................................................................................... 23

Zatrzask baterii - sprężynowy

Sprężynowy zatrzask zapewnia prawidłowe zamocowanie baterii. Po

włożeniu baterii zatrzask ten automatycznie zabezpiecza ją w prawidłowym

położeniu. Aby wyjąć baterię, należy przytrzymać ten zatrzask w położeniu

otwartym.

Kieszeń kart sieci WLAN i WWAN

Karty sieci bezprzewodowej (Tylko niektóre modele) można zamontować w

tej zapewniającej łatwy dostęp kieszeni.

Kieszeń procesora (CPU) / pamięci RAM

Ważne:

Nie wolno samodzielnie demontować ani wymieniać żadnego ze

składników! W razie potrzeby należy skontaktować się z autoryzowanym

serwisem firmy Lenovo lub sprzedawcą w celu wymiany składnika.

8

Rozdział 1. Poznaj swój komputer

Kieszeń dysku twardego

W tej kieszeni zamontowany jest dysk twardy.

Ważne:

Nie należy własnoręcznie wyjmować ani wymieniać dysku twardego! W

przypadku wystąpienia takiej konieczności należy zwrócić się do

autoryzowanego centrum obsługi firmy Lenovo lub do sprzedawcy w celu

wykonania tej usługi.

9

Rozdział 2. Użytkowanie komputera

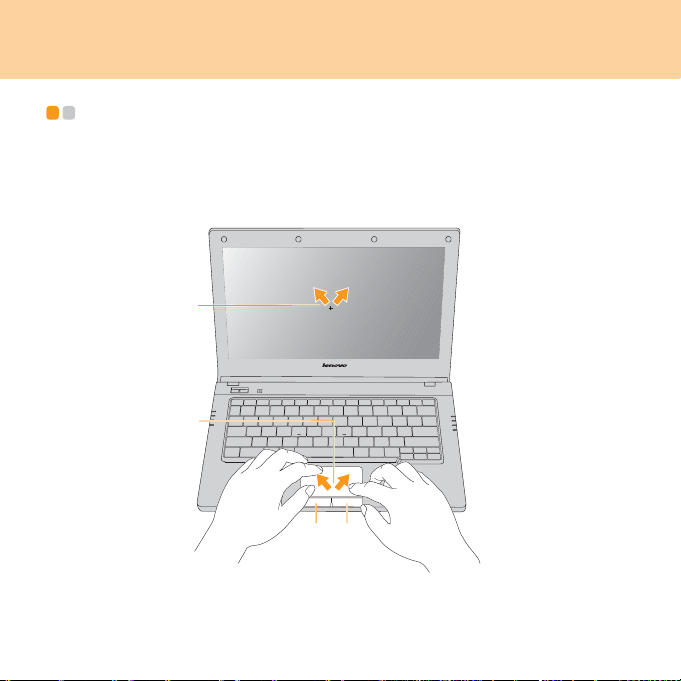

Używanie touchpada - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Touchpad składa się z pola i dwóch przycisków u dołu klawiatury. Aby

przesunąć kursor na ekranie, należy przesunąć palcem po polu w kierunku, w

którym ma się przesunąć kursor. Funkcje lewego i prawego przycisku

odpowiadają funkcjom przycisków zwykłej myszy.

b

a

dc

10

Rozdział 2. Użytkowanie komputera

Uwaga:

Złącze USB umożliwia również podłączenie myszy USB.

Aby uzyskać szczegółowe informacje,

USB” na stronie 28

.

patrz „Podłączanie urządzeń do złącza

Używanie klawiatury - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

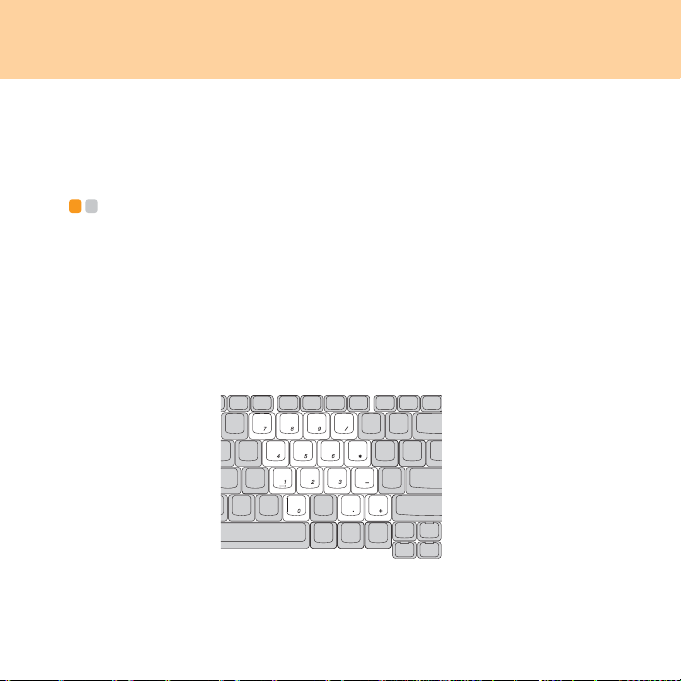

Komputer ma klawiaturę numeryczną oraz klawisze funkcyjne wbudowane w

standardową klawiaturę.

Klawiatura numeryczna

Klawiatura obejmuje klawisze, które po włączeniu działają jak 10-klawiszowa

klawiatura numeryczna.

Aby włączyć lub wyłączyć klawiaturę numeryczną, należy nacisnąć klawisze

Fn+Insert/NmLk.

* Ilustracje przedstawione w niniejszej instrukcji mogą różnić się od rzeczywistego

produktu.

Należy zapoznać się z urządzeniem.

11

Rozdział 2. Użytkowanie komputera

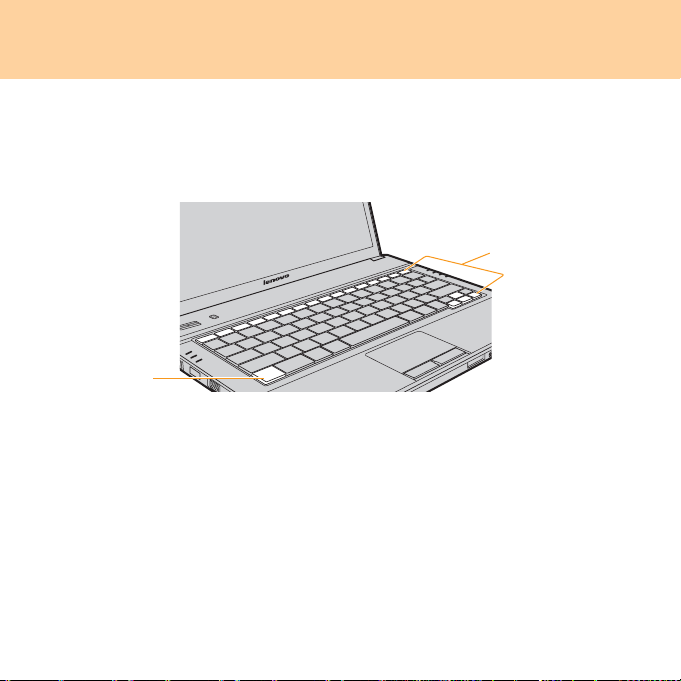

Kombinacje klawiszy funkcyjnych

Klawisze funkcyjne umożliwiają szybkie wykonanie pożytecznych operacji. Aby

użyć tej funkcji, naciśnij i przytrzymaj klawisz Fn , a następnie naciśnij jeden z

klawiszy funkcyjnych .

b

a

12

Rozdział 2. Użytkowanie komputera

Poniżej zostały opisane funkcje poszczególnych klawiszy.

Fn + F1: Przełączenie komputera w tryb wstrzymania.

Fn + F2: Wyłączenie/wyłączanie podświetlenia ekranu LCD.

Fn + F3: Przełączenie do następnego podłączonego wyświetlacza.

Fn + F4: Przełączanie pomiędzy trybem panoramicznym a zwykłym.

Fn + F5: Włączanie/wyłączanie wbudowanych urządzeń komunikacji

Fn + F8: Włączanie/wyłączanie touchpada.

Fn + F9: Odtwarzanie/wstrzymanie odtwarzania przy użyciu programu Media

Fn + F10: Zatrzymanie odtwarzania przy użyciu programu Media Player.

Fn + F11: Przejście do poprzedniego utworu.

Fn + F12: Przejście do następnego utworu.

Fn + Insert/NmLk: Włączanie/wyłączanie klawiatury numerycznej.

Fn + Delete/ScrLk: Włączanie wyłączanie funkcji Scroll Lock.

Fn + PrtSc/SysRq: Żądanie systemowe.

Fn + strzałka w górę lub w dół: Zwiększanie/zmniejszanie jasności

Fn + strzałka w prawo lub w lewo: Zwiększanie/zmniejszanie głośności

Fn + PgUp: Przesunięcie kursora na początek wiersza.

Fn + PgDn: Przesunięcie kursora na koniec wiersza.

bezprzewodowej.

Player.

wyświetlacza.

komputera.

13

Rozdział 2. Użytkowanie komputera

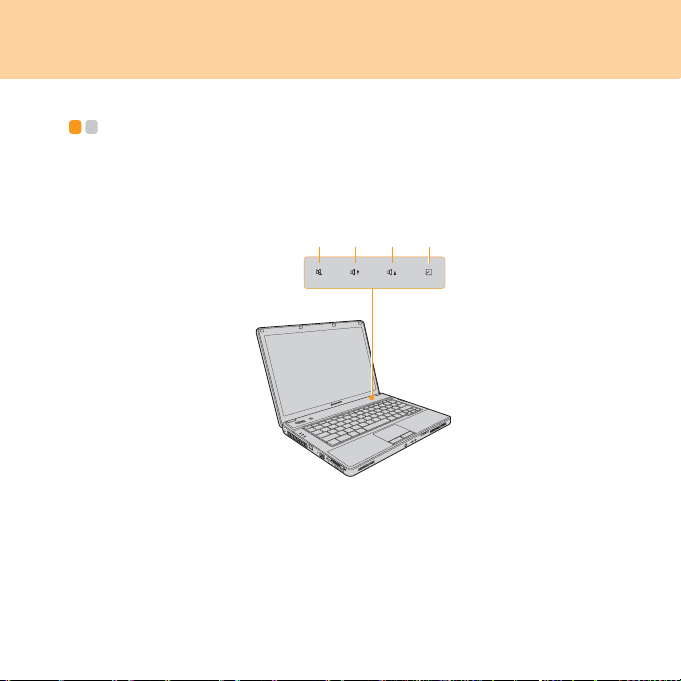

Przyciski i klawisze specjalne - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Komputer jest wyposażony w kilka przycisków i klawiszy specjalnych.

Przyciski regulacji głośności i przyciski programowalne

* Ilustracje przedstawione w niniejszej instrukcji mogą różnić się od rzeczywistego

produktu.

Wyłączanie/włączanie dźwięku.

Zmniejszenie głośności

Zwiększenie głośności

Otwieranie narzędzia zdefiniowanego przez użytkownika.

14

abcd

Rozdział 2. Użytkowanie komputera

Przycisk OneKey Rescue System

Gdy komputer jest wyłączony, naciśnij przycisk OneKey Rescue System, aby

przejść do głównego interfejsu programu OneKey Rescue System.

Uwaga:

Po naciśnięciu przycisku OneKey Rescue System w celu włączenia komputera

należy upewnić się, że do komputera nie są podłączone żadne urządzenia

peryferyjne (na przykład pamięć masowa USB itp.), ponieważ w przeciwnym

przypadku system może działać nieprawidłowo.

Szczegółowe informacje można znaleźć w „Podręcznik użytkownika programu

OneKey Rescue System”.

Uwaga:

Jeśli na komputerze jest zainstalowany system Windows Vista

OneKey Recovery, można ją uruchomić, naciskając przycisk OneKey Rescue

System.

®

i aplikacja

Używanie napędu optycznego - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Komputer jest dostarczany z optyczną stacją dysków, taką jak stacja dysków

CD/DVD.

15

Rozdział 2. Użytkowanie komputera

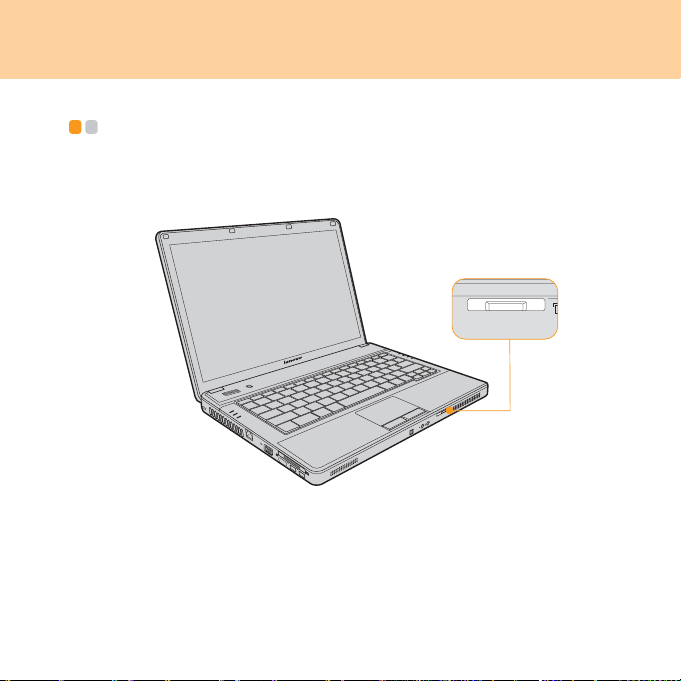

Używanie kart pamięci (Tylko niektóre modele) - - - - - - - -

Komputer jest wyposażony w pojedyncze gniazdo czytnika kart multimedialnych

(Tylko niektóre modele), takich jak SD, MultiMedia Card, Memory Stick czy

Memory Stick Pro.

Uwaga:

Należy używać wyłącznie wymienionych powyżej typów kart pamięci. Więcej

informacji na temat sposobu użycia można znaleźć w instrukcji dostarczonej z

kartą pamięci.

16

Rozdział 2. Użytkowanie komputera

Wkładanie karty pamięci

Delikatnie wsuń kartę pamięci strzałką skierowaną do góry i w kierunku gniazda

czytnika multimedialnego. Wsuń kartę tak, aby zatrzasnęła się w gnieździe.

Wyjmowanie karty pamięci

1 Popchnij kartę pamięci, aż usłyszysz kliknięcie.

2 Ostrożnie wyciągnij kartę z czytnika kart multimedialnych.

Używanie wbudowanej kamery (Tylko niektóre

modele) - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Przy użyciu wbudowanej kamery można robić zdjęcia i nagrywać filmy, a także

używać jej z różnymi aplikacjami, takimi jak EasyCapture, MSN lub Yahoo!

Messenger itp.

Uwaga:

W przypadku używania systemu Windows Vista należy zainstalować osobną

dedykowaną aplikację innego producenta, ponieważ system Vista nie jest

wyposażony w program umożliwiający wykonywanie zdjęć lub nagrywanie

filmów przy użyciu wbudowanej kamery.

17

Rozdział 2. Użytkowanie komputera

Używanie Internetu - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

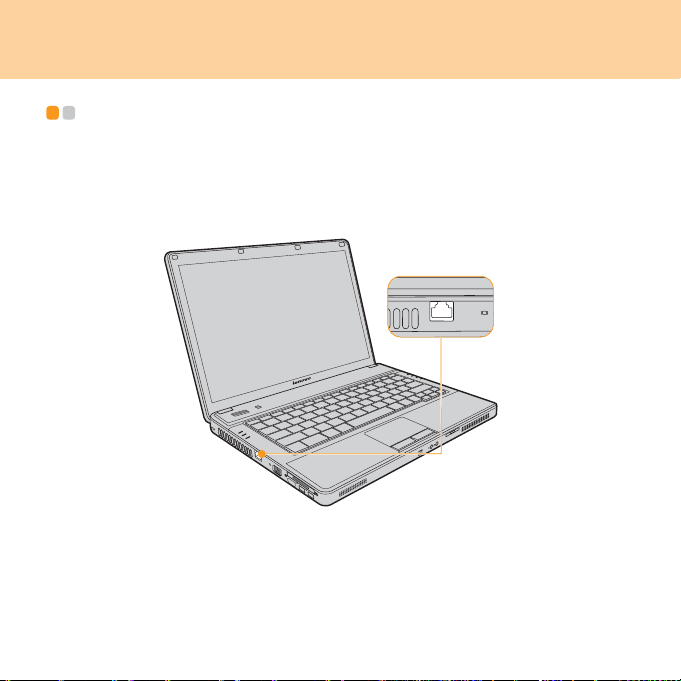

Używanie portu LAN

Port LAN obsługuje standardowe złącze RJ-45 i umożliwia szybkie połączenie

DSL/kablowe oraz połączenie z siecią lokalną (LAN).

Uwaga:

Napięcie w kablu telefonicznym jest wyższe niż w kablu sieciowym. Nie należy

podłączać kabla telefonicznego do portu LAN, ponieważ może to wywołać

zwarcie w komputerze.

18

Rozdział 2. Użytkowanie komputera

Używanie bezprzewodowej sieci LAN (Tylko niektóre modele)

Wbudowana w wyświetlaczu antena izotropowa umożliwia optymalny odbiór oraz

komunikację bezprzewodową w każdym miejscu.

Aby włączyć komunikację bezprzewodową, wykonaj następujące czynności;

1 Przesuń przełącznik urządzenia bezprzewodowego (Tylko niektóre modele) w

prawo.

2 Naciśnij klawisze Fn + F5, aby skonfigurować urządzenie.

19

Rozdział 2. Użytkowanie komputera

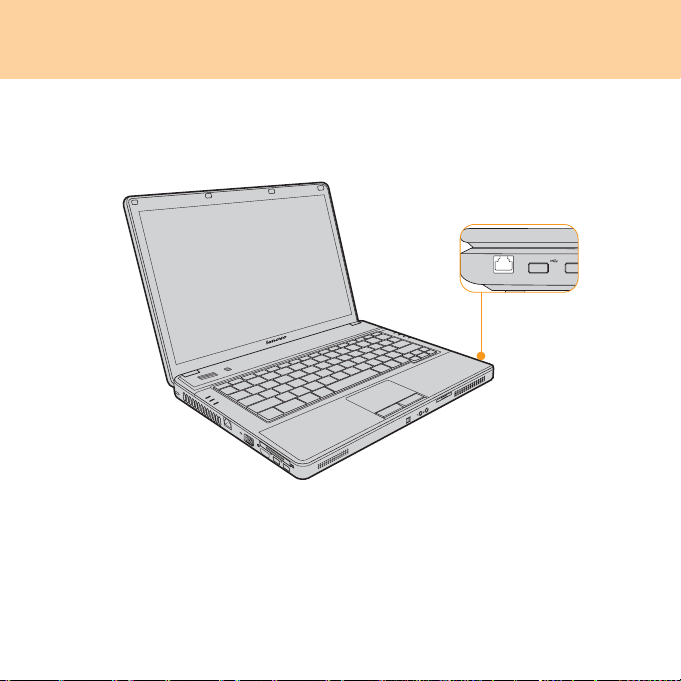

Używanie portu modemu (Tylko niektóre modele)

Do portu modemu można podłączyć standardowy kabel telefoniczny ze złączem

RJ-11. Przez takie łącze można nawiązać telefoniczne połączenie z Internetem.

Ważne:

Nie należy podłączać portu modemu do kabla obwodu cyfrowego, ponieważ

napięcie w obwodzie cyfrowym może spowodować uszkodzenie modemu.

Aby ograniczyć niebezpieczeństwo pożaru, należy używać tylko kabla

telefonicznego o rozmiarze 26 AWG lub większego (np. 24 AWG) zalecanego

przez Underwriters Laboratories (UL) lub mającego atest kanadyjskiego urzędu

normalizacyjnego CSA (Canadian Standards Association).

20

Rozdział 2. Użytkowanie komputera

Zabezpieczenie komputera - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

W tej sekcji zostały przedstawione informacje na temat sposobów zabezpieczenia

komputera przed kradzieżą i nieupoważnionym użyciem.

Mocowanie blokady bezpieczeństwa (opcjonalnej)

Do komputera można zamocować blokadę bezpieczeństwa, aby ułatwić ochronę

przed jego nieuprawnionym zabraniem.

Zamocuj blokadę bezpieczeństwa do otworu komputera. Następnie przymocuj

łańcuch blokady do ciężkiego obiektu. Zapoznaj się z instrukcjami dostarczonymi

z blokadą bezpieczeństwa.

Informacje na temat lokalizacji otworu na klucz zabezpieczający można znaleźć w

sekcji „Widok z lewej strony” na stronie 3.

Uwaga:

Odpowiedzialność za ocenę, wybór i stosowanie blokad i urządzeń

zabezpieczających spoczywa na użytkowniku. Firma Lenovo nie komentuje, nie

ocenia, ani nie wystawia gwarancji na funkcjonowanie, jakość i skuteczność

urządzeń i funkcji zabezpieczających.

21

Rozdział 2. Użytkowanie komputera

Używanie haseł

Używanie haseł pomaga zapobiegać używaniu komputera przez osoby

nieupoważnione. Po zdefiniowaniu i włączeniu hasła, po każdym włączeniu

komputera wyświetlane jest okno monitu. W oknie tym należy podać hasło.

Komputer nie będzie mógł być używany do momentu wprowadzenia

prawidłowego hasła.

Należy zadbać, aby do komputera miały dostęp tylko upoważnione osoby. Po

ustawieniu różnych haseł odpowiednie osoby muszą znać swoje hasła w celu

uzyskania dostępu do komputera i danych. Hasło może składać się z od dwóch do

ośmiu znaków alfanumerycznych w dowolnej kolejności.

Aby uzyskać więcej informacji o konfiguracji hasła, przeczytaj instrukcję w

elemencie Help (Pomoc) po prawej stronie ekranu narzędzia do konfiguracji

systemu BIOS.

22

Loading...

Loading...