Kaspersky Mobile Security 9.0

PODRĘCZNIK

UŻYTKOWNIKA

W E RS J A P RO G R A MU : 9 . 0

2

Drogi Użytkowniku,

dziękujemy za wybranie naszego produktu. Mamy nadzieję, że ten podręcznik będzie pomocny podczas pracy i odpowie

na większość pytań.

Ostrzeżenie! Dokumentacja ta jest własnością firmy Kaspersky Lab ZAO (zwanej dalej jako Kaspersky Lab): wszystkie

prawa do tego dokumentu są chronione przez prawodawstwo Federacji Rosyjskiej i umowy międzynarodowe. Nielegalne

kopiowanie i dystrybucja tego dokumentu lub jego części będą skutkowały wszczęciem postępowania cywilnego,

administracyjnego lub karnego i będą ścigane przez prawo Federacji Rosyjskiej.

Kopiowanie, rozpowszechnianie - również w formie przekładu dowolnych materiałów - możliwe jest tylko po uzyskaniu

pisemnej zgody firmy Kaspersky Lab.

Podręcznik wraz z zawartością graficzną może być wykorzystany tylko do celów informacyjnych, niekomercyjnych

i indywidualnych użytkownika.

Kaspersky Lab zastrzega sobie prawo do modyfikacji tego dokumentu bez powiadamiania o tym. Najnowsza wersja

podręcznika jest zawsze dostępna na stronie http://www.kaspersky.pl.

Firma Kaspersky Lab nie ponosi odpowiedzialności za treść, jakość, aktualność i wiarygodność wykorzystywanych

w dokumencie materiałów, prawa do których zastrzeżone są przez inne podmioty, oraz za możliwe szkody związane

z wykorzystaniem tych materiałów.

W dokumencie tym użyte zostały zastrzeżone znaki towarowe, do których prawa posiadają ich właściciele.

Ostatnia modyfikacja dokumentu: 24 sierpnia 2010

© 1997-2010 Kaspersky Lab ZAO. Wszelkie prawa zastrzeżone.

http://www.kaspersky.pl

http://support.kaspersky.com/pl

3

UMOWA LICENCYJNA UŻYTKOWNIKA KOŃCOWEGO FIRMY KASPERSKY LAB

WAŻNA INFORMACJA PRAWNA DLA WSZYSTKICH UŻYTKOWNIKÓW: PRZED ROZPOCZĘCIEM KORZYSTANIA Z

OPROGRAMOWANIA NALEŻY UWAŻNIE PRZECZYTAĆ NINIEJSZĄ UMOWĘ LICENCYJNĄ.

KLIKAJĄC PRZYCISK WYRAŻAM ZGODĘ NA UMOWIE LICENCYJNEJ LUB WPISUJĄC ODPOWIEDNI(E)

SYMBOL(E), UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE JEJ WARUNKÓW I ZASAD. CZYNNOŚĆ TA

JEST JEDNOZNACZNA ZE ZŁOŻENIEM PODPISU A UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE

NINIEJSZEJ UMOWY, KTÓREJ STAJE SIĘ STRONĄ ORAZ WYRAŻA ZGODĘ NA EGZEKWOWANIE JEJ

POSTANOWIEŃ W SPOSÓB OBOWIĄZUJĄCY W PRZYPADKU WSZELKICH WYNEGOCJOWANYCH,

PISEMNYCH UMÓW PODPISANYCH PRZEZ UŻYTKOWNIKA. JEŻELI UŻYTKOWNIK NIE WYRAŻA ZGODY NA

WSZYSTKIE LUB NIEKTÓRE ZASADY I WARUNKI NINIEJSZEJ UMOWY, POWINIEN PRZERWAĆ INSTALACJĘ

OPROGRAMOWANIA I ZREZYGNOWAĆ Z INSTALACJI.

PO KLIKNIĘCIU PRZYCISKU WYRAŻAM ZGODĘ W OKNIE UMOWY LICENCYJNEJ LUB PO WPISANIU

ODPOWIEDNIEGO SYMBOLU/ODPOWIEDNICH SYMBOLI, UŻYTKOWNIK NABYWA PRAWO DO KORZYSTANIA Z

OPROGRAMOWANIA NA ZASADACH I WARUNKACH ZAWARTYCH W NINIEJSZEJ UMOWIE.

1. Definicje

1.1. Oprogramowanie oznacza oprogramowanie, w tym Aktualizacje i powiązane materiały.

1.2. Posiadacz praw (posiadacz wszystkich praw, wyłącznych bądź innych praw do Oprogramowania) oznacza

firmę Kaspersky Lab ZAO, spółkę zarejestrowaną zgodnie z przepisami prawa obowiązującego na terenie

Federacji Rosyjskiej.

1.3. Komputer(y) oznacza(-ją) sprzęt komputerowy, w tym komputery osobiste, laptopy, stacje robocze, palmtopy,

telefony „smart phone”, produkty kieszonkowe lub inne urządzenia elektroniczne, do których przeznaczone jest

Oprogramowanie, na których zostanie ono zainstalowane i/lub będzie użytkowane.

1.4. Użytkownik końcowy oznacza osobę(-y) fizyczną(-e) instalującą(-e) lub korzystającą(-e) w imieniu własnym z

legalnej kopii Oprogramowania; lub, jeżeli Oprogramowanie jest pobierane lub instalowane w imieniu

organizacji, np. pracodawcy, „Użytkownik” oznacza organizację, na potrzeby której Oprogramowanie zostaje

pobrane lub zainstalowane i niniejszym przyjmuje się, iż taka organizacja upoważniła osobę przyjmującą

warunki tej umowy do uczynienia tego w jej imieniu. Dla celów niniejszej umowy, termin „organizacja”,

obejmuje, bez ograniczeń, każdą spółkę, spółkę z ograniczoną odpowiedzialnością, korporację,

stowarzyszenie, spółkę kapitałową, zarząd powierniczy, spółkę joint venture, organizację pracowniczą,

organizację nie posiadającą osobowości prawnej lub organizacje rządowe.

1.5. Partner(-rzy) oznacza(-ją) organizacje lub osoby fizyczne, zajmujące się dystrybucją Oprogramowania w

oparciu o licencję i umowę zawartą z Posiadaczem praw.

1.6. Aktualizacja(-e) oznacza(-ją) wszelkie ulepszenia, rewizje, poprawki do usterek programowych, usprawnienia,

naprawy, modyfikacje, kopie, dodatki lub zestawy konserwacyjne, itp.

1.7. Instrukcja użytkownika oznacza instrukcję użytkownika, przewodnik administratora, dokumentację i związane

z nimi materiały objaśniające lub inne.

2. Przyznanie licencji

2.1. Posiadacz praw niniejszym przyznaje Użytkownikowi niewyłączną licencję na przechowywanie, pobieranie,

instalację, uruchamianie i wyświetlanie („użytkowanie”) Oprogramowania na określonej liczbie komputerów w

celu ochrony komputera Użytkownika, na którym zainstalowane zostało Oprogramowanie przed zagrożeniami

opisanymi w Instrukcji użytkownika, zgodnie z wszelkimi wymogami technicznymi opisanymi w Instrukcji

użytkownika i stosownie do zasad i warunków niniejszej Umowy („Licencja”), a Użytkownik przyjmuje warunki

niniejszej Licencji:

Wersja próbna. Jeżeli użytkownik otrzymał, pobrał oraz/lub zainstalował wersję próbną Oprogramowania i

otrzymał niniejszym licencję ewaluacyjną na Oprogramowanie, jeżeli nie zostało to inaczej określone, może

wykorzystywać je wyłącznie w celach ewaluacyjnych i wyłącznie jednorazowo, w określonym przedziale

czasowym począwszy od dnia pierwszej instalacji. Wykorzystywanie Oprogramowania do innych celów lub w

okresie wykraczającym poza okres ewaluacji jest surowo wzbronione.

Oprogramowanie wielośrodowiskowe; Oprogramowanie wielojęzyczne; Podwójne nośniki oprogramowania;

Kopie zbiorowe; Pakiety. W przypadku Użytkowników korzystających z innych wersji Oprogramowania lub

innych wersji językowych Oprogramowania, posiadających Oprogramowanie na kilku nośnikach, w postaci kopii

zbiorowej bądź w pakiecie wraz z innym oprogramowaniem, całkowita ilość komputerów, na których

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

4

zainstalowane zostały wszystkie wersje Oprogramowania odpowiadać będzie ilości komputerów określonej w

licencjach otrzymanych od Posiadacza praw zakładając, że o ile warunki licencjonowania nie stanowią inaczej,

każda nabyta licencja uprawnia Użytkownika do zainstalowania i korzystania z Oprogramowania na takiej ilości

komputerów, jaka została określona w paragrafach 2.2 oraz 2.3.

2.2. Jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym, Użytkownik może z niego korzystać w celu

ochrony komputera(-ów) w liczbie określonej na opakowaniu lub w umowie uzupełniającej.

2.3. Jeżeli Oprogramowanie zostało nabyte w Internecie, Użytkownik może z niego korzystać w celu ochrony

komputerów w liczbie określonej przy zakupie Licencji na Oprogramowanie lub w liczbie określonej w umowie

uzupełniającej.

2.4. Użytkownik ma prawo do wykonania kopii Oprogramowania wyłącznie w celu stworzenia kopii zapasowej, która

zastąpi legalnie posiadaną kopię na wypadek jej utraty, zniszczenia lub uszkodzenia uniemożliwiającego jej

użytkowanie. Kopii zapasowej nie wolno użytkować do innych celów i musi ona zostać zniszczona po utracie

przez Użytkownika prawa do użytkowania Oprogramowania lub po wygaśnięciu bądź wycofaniu licencji

Użytkownika z jakiegokolwiek powodu, stosownie do prawa obowiązującego w kraju zamieszkania Użytkownika

lub w kraju, w którym Użytkownik korzysta z Oprogramowania.

2.5. Z chwilą aktywacji Oprogramowania lub po instalacji pliku klucza licencyjnego (z wyjątkiem jego wersji próbnej),

Użytkownik zyskuje prawo do otrzymywania następujących usług w okresie oznaczonym na opakowaniu

Oprogramowania (jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym) lub określone w trakcie ego

nabycia (jeżeli Oprogramowanie zostało nabyte w Internecie):

- Aktualizacje Oprogramowania poprzez Internet po opublikowaniu ich na stronie internetowej przez

Posiadacza praw lub w formie innych usług online. Wszelkie otrzymane przez Użytkownika Aktualizacje

stają się częścią Oprogramowania i mają wobec nich zastosowanie zasady i warunki niniejszej Umowy;

- Pomoc techniczna za pośrednictwem Internetu oraz telefonicznie w postaci infolinii Pomocy technicznej.

3. Aktywacja i okres obowiązywania

3.1. Od Użytkownika, który zmodyfikuje swój komputer lub wprowadzi zmiany do zainstalowanego na nim

oprogramowania innych dostawców, Posiadacz praw może wymagać przeprowadzenia ponownej aktywacji

Oprogramowania lub instalacji pliku klucza licencyjnego. Posiadacz praw zastrzega sobie prawo do

wykorzystania wszelkich środków oraz procedur weryfikacyjnych celem zweryfikowania wiarygodności Licencji

oraz/lub kopii Oprogramowania zainstalowanego oraz/lub wykorzystywanego na komputerze Użytkownika.

3.2. Jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym, może ono być wykorzystywane, po przyjęciu

warunków niniejszej Umowy, w okresie oznaczonym na opakowaniu, począwszy od akceptacji niniejszej

Umowy lub określonym w umowie uzupełniającej.

3.3. Jeżeli Oprogramowanie zostało nabyte w Internecie, może ono być wykorzystywane, po przyjęciu warunków

niniejszej Umowy, w okresie zdefiniowanym przy zakupie lub określonym w umowie uzupełniającej.

3.4. Użytkownik ma prawo do nieodpłatnego korzystania z wersji próbnej Oprogramowania w sposób określony w

paragrafie 2.1 w pojedynczym okresie ewaluacji (30 dni) począwszy od momentu aktywacji Oprogramowania na

zasadach określonych niniejszą Umową zakładając, że wersja próbna nie upoważnia Użytkownika do

korzystania z Aktualizacji oraz Pomocy technicznej za pośrednictwem Internetu oraz telefonicznej w postaci

infolinii Pomocy technicznej. Jeśli Posiadacz praw ustali kolejny pojedynczy okres ewaluacji, Użytkownik

zostanie o tym zawiadomiony.

3.5. Posiadana przez Użytkownika Licencja na korzystanie z Oprogramowania wydana zostaje na okres

zdefiniowany w paragrafie 3.2 lub 3.3 (odpowiednio), a ilość czasu pozostałą do zakończenia okresu

użytkowania można sprawdzić za pomocą środków opisanych w Instrukcji Użytkownika.

3.6. Jeśli Użytkownik nabył Oprogramowanie z zamiarem użytkowania na więcej niż jednym komputerze, wtedy

licencja Użytkownika na korzystanie z Oprogramowania jest ograniczona do czasu począwszy od daty

aktywacji Oprogramowania lub instalacji pliku klucza licencyjnego na pierwszym komputerze.

3.7. Nie naruszając wszelkich innych środków prawnych ani prawa equity, które mogą przysługiwać Posiadaczowi

praw, w przypadku złamania przez Użytkownika któregokolwiek z postanowień i warunków niniejszej Umowy,

Posiadacz praw w każdej chwili i bez powiadomienia Użytkownika może wycofać niniejszą Licencję na

użytkowanie Oprogramowania, nie refundując ceny zakupu w całości ani w części.

3.8. Użytkownik wyraża zgodę na to, iż korzystając z Oprogramowania oraz wszelkich raportów lub informacji od

niego pochodzących, będzie przestrzegać wszystkich mających zastosowanie przepisów prawa

międzynarodowego, krajowego, stanowego, przepisów oraz praw lokalnych, w tym, bez ograniczeń, prawa o

poufności danych, praw autorskich, praw kontroli eksportu oraz prawa dotyczącego pornografii.

3.9. Z wyjątkiem okoliczności, w których postanowienia niniejszej Umowy stanowią inaczej, Użytkownik nie ma

prawa do przeniesienia nadanych mu na mocy niniejszej Umowy praw bądź wynikających z niej zobowiązań.

3.10. Jeżeli Użytkownik uzyskał Oprogramowanie z kodem aktywacyjnym ważnym dla lokalizacji językowej

Oprogramowania na region, w którym zostało ono nabyte od Posiadacza praw lub jego partnerów, Użytkownik

nie może aktywować Oprogramowania za pomocą kodu aktywacyjnego przeznaczonego dla innej lokalizacji

językowej.

3.11. Jeżeli Użytkownik uzyskał Oprogramowanie z przeznaczeniem użytkowania z konkretnym operatorem

telekomunikacyjnym, takie Oprogramowanie może być wykorzystywane tylko z operatorem określonym

podczas jego uzyskania.

3.12. W przypadku ograniczeń określonych w paragrafach 3.10 i 3.11, informacje o tych ograniczeniach zostały

umieszczone na opakowaniu i/lub stronie internetowej Posiadacza praw i/lub jego partnerów.

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

5

4. Pomoc techniczna

Pomoc techniczna opisana w paragrafie 2.5 niniejszej Umowy zapewniana będzie Użytkownikowi po zainstalowaniu

najnowszej Aktualizacji Oprogramowania (z wyjątkiem jego wersji próbnej).

Pomoc techniczna: http://support.kaspersky.com

5. Ograniczenia

5.1. Użytkownik nie będzie emulować, klonować, wynajmować, użyczać, wypożyczać na zasadach leasingu,

odsprzedawać, modyfikować, dekompilować, poddawać inżynierii wstecznej lub demontażowi ani tworzyć prac

pochodnych w oparciu o Oprogramowanie lub jakąkolwiek jego część z wyjątkiem wypadków, kiedy jest to

dozwolone w postaci niezbywalnego prawa nadanego Użytkownikowi poprzez odpowiednie prawa. Użytkownik

nie sprowadzi też żadnej części Oprogramowania do postaci czytelnej dla człowieka, nie przeniesie

licencjonowanego Oprogramowania lub jego podzbioru, oraz nie zezwoli na to stronie trzeciej, z wyjątkiem

wypadków, kiedy niniejsze restrykcje są wyraźnie zakazane przez obowiązujące prawo. Ani kod binarny

Oprogramowania ani jego kod źródłowy nie mogą być wykorzystywane bądź poddawane inżynierii wstecznej w

celu stworzenia algorytmu programu, który jest zastrzeżony. Wszelkie prawa, które nie zostały wyraźnie nadane

na mocy niniejszej Umowy są zastrzeżone przez Posiadacza praw oraz/lub odpowiednio, jego dostawców.

Wszelkie przejawy nieautoryzowanego użycia Oprogramowania spowodują natychmiastowe i automatyczne

rozwiązanie niniejszej Umowy oraz odebranie nadanej w ramach umowy Licencji, mogą również spowodować

rozpoczęcie postępowania przeciwko Użytkownikowi z powództwa cywilnego oraz/lub karnego.

5.2. Użytkownik nie dokona cesji swoich praw do korzystania z Oprogramowania na rzecz strony trzeciej, poza

wyjątkami określonymi w umowie uzupełniającej.

5.3. Użytkownik nie udostępni stronom trzecim kodu aktywacyjnego ani/bądź pliku klucza licencyjnego, nie zezwoli

również stronom trzecim na korzystanie z kodu aktywacyjnego ani/bądź pliku klucza licencyjnego stanowiących

poufne dane będące własnością Posiadacza praw oraz dołoży uzasadnionych starań w celu ochrony kodu

aktywacyjnego oraz/lub pliku klucza licencyjnego zakładając że Użytkownik może przekazać kod aktywacyjny

oraz/lub plik klucza licencyjnego stronom trzecim na zasadach określonych w umowie uzupełniającej.

5.4. Użytkownik nie będzie wynajmował, użyczał ani wypożyczał Oprogramowania na zasadach leasingu żadnej

stronie trzeciej.

5.5. Użytkownik nie będzie wykorzystywał Oprogramowania do tworzenia danych lub oprogramowania

wykorzystywanego do wykrywania, blokowania lub usuwania zagrożeń opisanych w Instrukcji użytkownika.

5.6. Posiadacz praw ma prawo do zablokowania pliku klucza licencyjnego lub rozwiązania Umowy Licencyjnej na

korzystanie z Oprogramowania zawartej z Użytkownikiem bez jakiejkolwiek refundacji w wypadku złamania

przez Użytkownika któregokolwiek z postanowień i warunków niniejszej Umowy.

5.7. Użytkownikom korzystającym z próbnej wersji Oprogramowania nie przysługuje prawo do otrzymywania

Pomocy technicznej opisanej w paragrafie 4 niniejszej Umowy, a Użytkownik nie ma prawa do przekazania

licencji bądź praw do korzystania z Oprogramowania jakiejkolwiek stronie trzeciej.

6. Ograniczona gwarancja i wyłączenie odpowiedzialności

5.1. Posiadacz praw gwarantuje, że Oprogramowanie w istotnym zakresie będzie zgodne ze specyfikacją oraz

opisem zawartym w Instrukcji użytkownika pod warunkiem, że ta ograniczona gwarancja nie będzie miała

zastosowania w następujących przypadkach: (w) niedobory w funkcjonalności komputera Użytkownika i

związane z tym naruszenia, za które Posiadacz praw wyraźnie zrzeka się wszelkiej odpowiedzialności

gwarancyjnej; (x) wadliwe działanie, uszkodzenia lub awarie powstałe na skutek błędnych użyć, nadużyć;

wypadków; zaniedbań; niewłaściwej instalacji, użytkowania lub konserwacji; kradzieży; wandalizmu; siły

wyższej; aktów terroryzmu; awarii lub przeciążenia sieci zasilania; ofiar; przeróbki, niedozwolonych modyfikacji

lub napraw przeprowadzonych przez jednostki inne, niż Posiadacz praw; lub jakiekolwiek inne działania stron

trzecich lub Użytkownika oraz z przyczyn, na które Posiadacz praw nie ma wpływu; (y) wszelkie wady, o których

Użytkownik nie powiadomi Posiadacza praw w możliwie szybkim terminie od ich stwierdzenia; oraz (z)

niekompatybilność spowodowana sprzętem komputerowym oraz/lub elementami oprogramowania

zainstalowanego na komputerze Użytkownika.

5.2. Użytkownik przyznaje, przyjmuje oraz zgadza się, iż żadne oprogramowanie nie jest wolne od błędów oraz że

zalecane jest wykonywanie kopii zapasowych zawartości dysku komputera, z częstotliwością oraz o

niezawodności odpowiadającej Użytkownikowi.

5.3. Użytkownik przyznaje, przyjmuje oraz zgadza się, iż Posiadacz praw nie ponosi ani nie podlega

odpowiedzialności za jakiekolwiek usunięcie danych autoryzowane przez Użytkownika. Wspomniane dane

mogą zawierać każde informacje o charakterze osobistym bądź poufnym.

5.4. Posiadacz praw nie udziela jakiejkolwiek gwarancji na to, że Oprogramowanie będzie funkcjonowało poprawnie

w przypadku pogwałcenia zasad opisanych w Instrukcji użytkownika lub w niniejszej Umowie.

5.5. Posiadacz praw nie gwarantuje, że Oprogramowanie będzie funkcjonowało poprawnie, jeżeli Użytkownik nie

będzie regularnie pobierał Aktualizacji opisanych w paragrafie 2.5 niniejszej Umowy.

5.6. Posiadacz praw nie gwarantuje ochrony przed zagrożeniami opisanymi w Instrukcji użytkownika po upływie

okresu zdefiniowanego w paragrafach 3.2 lub 3.3 niniejszej Umowy lub po wygaśnięciu Licencji na korzystanie

z Oprogramowania z jakiegokolwiek powodu.

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

6

5.7. OPROGRAMOWANIE UDOSTĘPNIONE JEST UŻYTKOWNIKOWI W STANIE „TAKIM, JAKIM JEST” A

POSIADACZ PRAW NIE SKŁADA JAKICHKOLWIEK OŚWIADCZEŃ ANI NIE UDZIELA ZAPEWNIEŃ CO DO

JEGO WYKORZYSTYWANIA LUB DZIAŁANIA. WYJĄWSZY WSZELKIE GWARANCJE, WARUNKI,

OŚWIADCZENIA LUB POSTANOWIENIA, KTÓRYCH NIE MOŻNA WYKLUCZYĆ LUB OGRANICZYĆ W

ŚWIETLE OBOWIĄZUJĄCEGO PRAWA, POSIADACZ PRAW I JEGO PARTNERZY NIE SKŁADAJĄ

ŻADNYCH ZAPEWNIEŃ, WARUNKÓW, OŚWIADCZEŃ ANI POSTANOWIEŃ (WYRAŻONYCH LUB

DOMNIEMANYCH NA MOCY USTAWY, PRAWA ZWYCZAJOWEGO, ZWYCZAJU, WYKORZYSTANIA LUB

INNYCH) W JAKICHKOLWIEK KWESTIACH, W TYM, BEZ OGRANICZEŃ, W KWESTIACH NIENARUSZANIA

PRAW STRON TRZECICH, POKUPNOŚCI, SATYSFAKCJONUJĄCEJ JAKOŚCI, INTEGRACJI LUB

PRZYDATNOŚCI DO DANEGO CELU. UŻYTKOWNIK PONOSI CAŁKOWITĄ ODPOWIEDZIALNOŚĆ ZA

WADY ORAZ CAŁKOWITE RYZYKO W KWESTII DZIAŁANIA ORAZ ODPOWIEDZIALNOŚCI ZA WYBÓR

ODPOWIEDNIEGO OPROGRAMOWANIA DO OSIĄGNIĘCIA ŻĄDANYCH REZULTATÓW ORAZ ZA

INSTALACJĘ, UŻYTKOWANIE I WYNIKI UZYSKANE W REZULTACIE STOSOWANIA OPROGRAMOWANIA.

BEZ OGRANICZEŃ DLA POWYŻSZYCH POSTANOWIEŃ, POSIADACZ PRAW NIE SKŁADA ŻADNYCH

OŚWIADCZEŃ ANI ZAPEWNIEŃ, ŻE OPROGRAMOWANIE BĘDZIE WOLNE OD BŁĘDÓW, PRZERW W

FUNKCJONOWANIU LUB INNYCH AWARII LUB TEŻ, ŻE OPROGRAMOWANIE SPEŁNI WSZELKIE LUB

WSZYSTKIE WYMAGANIA UŻYTKOWNIKA BEZ WZGLĘDU NA TO, CZY ZOSTAŁY ONE UJAWNIONE

POSIADACZOWI PRAW.

6. Wyłączenie i ograniczenie odpowiedzialności

W NAJSZERSZYM PRAWNIE DOPUSZCZALNYM ZAKRESIE, W ŻADNYM WYPADKU POSIADACZ PRAW ANI

JEGO PARTNERZY NIE BĘDĄ ODPOWIEDZIALNI ZA JAKIEKOLWIEK SPECJALNE, PRZYPADKOWE,

DOMNIEMANE, POŚREDNIE LUB WYNIKOWE SZKODY (W TYM M. IN. ZADOŚĆUCZYNIENIE ZA UTRATĘ

ZYSKÓW LUB INFORMACJI POUFNYCH LUB INNYCH, PRZERWY W PROWADZENIU DZIAŁALNOŚCI, UTRATĘ

PRYWATNOŚCI, KORUPCJĘ, ZNISZCZENIE ORAZ UTRATĘ DANYCH LUB PROGRAMÓW, ZA NIEMOŻNOŚĆ

WYWIĄZANIA SIĘ Z JAKICHKOLWIEK OBOWIĄZKÓW, W TYM WSZELKICH OBOWIĄZKÓW USTAWOWYCH,

OBOWIĄZKU DOBREJ WIARY LUB NALEŻYTEJ STARANNOŚCI, ZA ZANIEDBANIE, STRATY EKONOMICZNE

ORAZ WSZELKIE INNE STRATY PIENIĘŻNE) POWSTAŁE NA SKUTEK LUB W JAKIKOLWIEK SPOSÓB ZWIĄZANE

Z WYKORZYSTANIEM LUB NIEMOŻNOŚCIĄ WYKORZYSTANIA OPROGRAMOWANIA, ZAPEWNIENIEM LUB

NIEMOŻNOŚCIĄ ZAPEWNIENIA WSPARCIA LUB INNYCH USŁUG, INFORMACJI, OPROGRAMOWANIA ORAZ

ZWIĄZANEJ Z OPROGRAMOWANIEM TREŚCI LUB W INNY SPOSÓB POWSTAŁYCH W WYNIKU KORZYSTANIA Z

OPROGRAMOWANIA BĄDŹ W RAMACH LUB W ZWIĄZKU Z JAKIMKOLWIEK POSTANOWIENIEM NINIEJSZEJ

UMOWY LUB ZŁAMANIEM WARUNKÓW UMOWNYCH BĄDŹ DELIKTOWYCH (W TYM Z ZANIEDBANIEM,

WPROWADZENIEM W BŁĄD, ODPOWIEDZIALNOŚCIĄ LUB OBOWIĄZKIEM BEZPOŚREDNIM) LUB INNYM

ZŁAMANIEM OBOWIĄZKU USTAWOWEGO, LUB JAKIMKOLWIEK NARUSZENIEM WARUNKÓW GWARANCJI

PRZEZ POSIADACZA PRAW LUB KTÓREGOKOLWIEK Z JEGO PARTNERÓW, NAWET JEŻELI POSIADACZ PRAW

LUB JEGO PARTNERZY ZOSTALI POINFORMOWANI O MOŻLIWOŚCI ZAISTNIENIA TAKICH SZKÓD.

UŻYTKOWNIK WYRAŻA ZGODĘ NA TO, ABY W WYPADKU UZNANIA POSIADACZA PRAW ORAZ/LUB JEGO

PARTNERÓW ZA ODPOWIEDZIALNYCH, ODPOWIEDZIALNOŚĆ ICH OGRANICZAŁA SIĘ DO KOSZTÓW

OPROGRAMOWANIA. W ŻADNYM WYPADKU ODPOWIEDZIALNOŚĆ POSIADACZA PRAW ORAZ/LUB JEGO

PARTNERÓW NIE PRZEKROCZY OPŁAT ZA OPROGRAMOWANIE WNIESIONYCH NA RZECZ POSIADACZA

PRAW LUB JEGO PARTNERÓW (W ZALEŻNOŚCI OD OKOLICZNOŚCI).

NIC CO STANOWI TREŚĆ NINIEJSZEJ UMOWY NIE WYKLUCZA ANI NIE OGRANICZA ŻADNYCH ROSZCZEŃ

DOTYCZĄCYCH ŚMIERCI ORAZ ODNIESIONYCH OBRAŻEŃ CIELESNYCH. PONADTO, W PRZYPADKU GDY

ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE LUB OGRANICZENIE W TREŚCI NINIEJSZEJ UMOWY

NIE MOŻE ZOSTAĆ WYŁĄCZONE LUB OGRANICZONE W ŚWIETLE OBOWIĄZUJĄCEGO PRAWA, WTEDY TAKIE

ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE LUB OGRANICZENIE NIE BĘDZIE MIAŁO

ZASTOSOWANIA W PRZYPADKU UŻYTKOWNIKA, KTÓREGO W DALSZYM CIĄGU OBOWIĄZYWAĆ BĘDĄ

POZOSTAŁE ZRZECZENIA SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIA ORAZ OGRANICZENIA.

7. GNU oraz licencje stron trzecich

Oprogramowanie może zawierać programy komputerowe licencjonowane (lub sublicencjonowane) użytkownikowi w

ramach Powszechnej Licencji Publicznej GNU lub innych, podobnych licencji na bezpłatne oprogramowanie które, poza

innymi uprawnieniami, pozwalają użytkownikowi na kopiowanie, modyfikowanie oraz redystrybucję niektórych

programów lub ich części oraz udostępniają kod źródłowy („Wolne Oprogramowanie”). Jeżeli licencje te wymagają, aby

dla każdego oprogramowania przekazywanego innym w formie wykonywalnego formatu binarnego udostępniony został

tym użytkownikom również kod źródłowy, powinien on zostać udostępniony użytkownikowi po otrzymaniu prośby

przesłanej na adres: source@kaspersky.com lub kod źródłowy jest dołączony do Oprogramowania. Jeżeli jakiekolwiek

licencje Wolnego Oprogramowania wymagają, aby Posiadacz praw udostępnił prawa do korzystania, kopiowania oraz

modyfikowania programu w ramach Wolnego Oprogramowania wykraczające poza prawa przyznane z mocy niniejszej

Umowy, wtedy prawa te stają się nadrzędne do zawartych w niniejszej Umowie praw i restrykcji.

8. Prawo własności intelektualnej

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

7

9.1 Użytkownik zgadza się, że Oprogramowanie oraz jego autorstwo, systemy, pomysły, metody działania,

dokumentacja oraz inne zawarte w Oprogramowaniu informacje stanowią własność intelektualną oraz/lub

cenne tajemnice handlowe Posiadacza praw lub jego partnerów oraz, że Posiadacz praw oraz, odpowiednio,

jego partnerzy, chronieni są przepisami prawa cywilnego i karnego oraz przepisami o prawie autorskim,

tajemnicy handlowej, znaku towarowym oraz prawem patentowym Federacji Rosyjskiej, Unii Europejskiej oraz

Stanów Zjednoczonych i innych krajów, jak również traktatami międzynarodowymi. Niniejsza Umowa nie nadaje

Użytkownikowi żadnych praw własności intelektualnej, w tym do znaków towarowych lub usługowych

Posiadacza praw oraz/lub jego partnerów („Znaki towarowe”). Użytkownik może korzystać ze znaków

towarowych tylko w zakresie identyfikacji wydruków stworzonych przez Oprogramowanie, stosownie do

zaakceptowanych praktyk dotyczących znaków towarowych, w tym identyfikacji nazwy posiadacza znaku

towarowego. Takie wykorzystanie znaku towarowego nie daje Użytkownikowi jakichkolwiek praw własności w

stosunku do Znaku towarowego. Posiadacz praw oraz/lub jego partnerzy posiadają oraz zachowują wszelkie

prawa, tytuł własności oraz prawo do udziału w zyskach z Oprogramowania, w tym, bez ograniczeń, wszelkich

korekt błędów, usprawnień, Aktualizacji lub innych modyfikacji Oprogramowania dokonanych przez Posiadacza

praw lub jakąkolwiek stronę trzecią oraz wszelkich praw autorskich, patentów, praw do tajemnic handlowych,

znaków towarowych oraz innych zawartych w nich własności intelektualnych. Posiadanie, instalacja ani

korzystanie z Oprogramowania przez Użytkownika nie powoduje przeniesienia na niego jakiegokolwiek tytułu

własności intelektualnej Oprogramowania, a Użytkownik nie nabywa żadnych praw do Oprogramowania z

wyjątkiem wyraźnie określonych niniejszą Umową. Wszystkie kopie Oprogramowania wykonane w ramach

niniejszej Umowy muszą zawierać te same zastrzeżenia prawne pojawiające się na Oprogramowaniu oraz w

nim. Z wyjątkiem tego, co określono w treści niniejszej Umowy, nie powoduje ona przyznania Użytkownikowi

żadnych praw do własności intelektualnej Oprogramowania, a Użytkownik potwierdza, że Licencja, w sposób

określony niniejszą Umową, nadaje Użytkownikowi jedynie prawo do ograniczonego korzystania z

Oprogramowania na zasadach i warunkach określonych niniejszą Umową. Posiadacz praw zastrzega sobie

wszelkie prawa, które nie zostały w sposób wyraźny przyznane Użytkownikowi w ramach niniejszej Umowy.

9.2 Użytkownik poświadcza, iż kod źródłowy, kod aktywacyjny oraz/lub plik klucza licencyjnego do

Oprogramowania są własnością Posiadacza praw oraz stanowią tajemnice handlowe Posiadacza praw.

Użytkownik wyraża zgodę na niedokonywanie modyfikacji, adaptacji, tłumaczenia, inżynierii wstecznej,

dekompilacji, dezasemblacji lub jakichkolwiek innych prób zmierzających do odkrycia kodu źródłowego

Oprogramowania.

9.3 Użytkownik wyraża zgodę na niedokonywanie jakichkolwiek modyfikacji lub zmian w Oprogramowaniu.

Użytkownik nie ma prawa usuwać lub zmieniać zawiadomień o ochronie praw autorskich ani innych zastrzeżeń

prawnych na kopiach Oprogramowania.

9. Prawo właściwe; Arbitraż

Niniejsza Umowa podlega przepisom prawa Federacji Rosyjskiej i będzie interpretowana zgodnie z jego zasadami bez

odniesienia do konfliktu przepisów i zasad prawa. Niniejsza Umowa nie podlega przepisom Konwencji Narodów

Zjednoczonych w kwestii Umów dotyczących międzynarodowej sprzedaży towarów, których zastosowanie jest wyraźnie

wykluczone. Wszelkie spory powstałe w związku z interpretacją lub wykonaniem postanowień niniejszej Umowy lub ich

złamania, wyjąwszy zawarcie bezpośredniej ugody, rozstrzygać będzie Trybunał Międzynarodowego Arbitrażu

Handlowego przy Izbie Handlu i Przemysłu Federacji Rosyjskiej w Moskwie w Federacji Rosyjskiej. Jakiekolwiek

odszkodowanie przyznane przez sędziego arbitrażowego będzie ostateczne i wiążące dla obu stron, a wyrok w sprawie

odszkodowania może być egzekwowany przez jakikolwiek sąd właściwy. Żadne z postanowień Rozdziału 10 nie

zabrania Stronie ubiegania się o godziwe zadośćuczynienie w sądzie właściwym ani jego uzyskania, zarówno przed, w

trakcie, jak i po zakończeniu postępowania arbitrażowego.

10. Okres wszczynania powództwa

Żaden rodzaj powództwa, bez względu na formę, będący wynikiem transakcji przeprowadzonych w ramach niniejszej

Umowy lub związany z nimi, nie może zostać wszczęty przez którąkolwiek ze stron niniejszej Umowy po upływie jednego

(1) roku od zaistnienia podstawy powództwa lub odkrycia jej istnienia, z wyjątkiem powództwa o naruszenie praw

własności intelektualnej, które może być wszczęte w maksymalnym, mającym zastosowanie okresie dozwolonym przez

prawo.

11. Całość umowy; Zasada rozdzielności; Zaniechanie zrzeczenia się praw

Niniejsza Umowa stanowi całość porozumienia pomiędzy Użytkownikiem a Posiadaczem praw i unieważnia wszelkie

uprzednie pisemne lub ustne porozumienia, propozycje, zawiadomienia lub ogłoszenia dotyczące Oprogramowania lub

treści niniejszej Umowy. Użytkownik potwierdza, iż zapoznał się z treścią niniejszej Umowy, zrozumiał ją oraz wyraża

zgodę na przestrzeganie jej postanowień. Jeżeli którekolwiek z postanowień niniejszej Umowy zostanie uznane przez

sąd właściwy za nieważne lub z jakiegokolwiek powodu niewykonalne w całości bądź w części, postanowienie takie

zostanie wąsko zinterpretowane tak, aby stało się zgodne z prawem oraz egzekwowalne, a całość Umowy nie zostanie

wobec powyższego uznana za nieważną, a pozostała jej część zachowa moc obowiązującą ze wszystkimi

konsekwencjami prawnymi i podlegać będzie wykonaniu w maksymalnym, dozwolonym prawnie i na zasadach

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

8

słuszności zakresie, zachowując jednocześnie, w najszerszym prawnie dopuszczalnym zakresie, swoje początkowe

intencje. Odstąpienie od jakiegokolwiek postanowienia lub warunku niniejszej Umowy nie będzie ważne o ile nie zostanie

sporządzone na piśmie i podpisanie przez Użytkownika oraz upoważnionego do tego przedstawiciela Posiadacza praw

pod warunkiem, iż zrzeczenie się dochodzenia praw z tytułu naruszenia któregokolwiek z postanowień niniejszej Umowy

nie będzie stanowić zrzeczenia się dochodzenia praw z tytułu jakichkolwiek wcześniejszych, współczesnych ani

późniejszych naruszeń. Zaniechanie przez Posiadacza praw nalegania na wykonanie któregokolwiek z postanowień

niniejszej Umowy bądź jakiegokolwiek prawa lub ścisłego egzekwowania ich wykonania, nie będzie interpretowane jako

odstąpienie od tego postanowienia lub prawa.

12. Informacje kontaktowe Posiadacza praw

W przypadku pytań dotyczących niniejszej Umowy lub chęci skontaktowania się z jakiegokolwiek powodu z

Posiadaczem praw, prosimy o kontakt z Biurem Obsługi Klienta:

Kaspersky Lab ZAO, 10 build.1, 1st Volokolamsky Proezd

Moskwa, 123060

Federacja Rosyjska

Tel.: +7-495-797-8700

Stel: +7-495-645-7939

Email: info@kaspersky.com

Strona internetowa: www.kaspersky.com

© 1997-2010 Kaspersky Lab ZAO. Wszystkie prawa zastrzeżone. Niniejsze oprogramowanie oraz towarzysząca mu

dokumentacja są objęte oraz chronione prawem autorskim i międzynarodowymi umowami o ochronie praw autorskich, a

także prawem oraz traktatami dotyczącymi własności intelektualnej.

.

9

SPIS TREŚCI

UMOWA LICENCYJNA UŻYTKOWNIKA KOŃCOWEGO FIRMY KASPERSKY LAB ................................................... 3

KASPERSKY MOBILE SECURITY 9.0 ........................................................................................................................ 14

Uzyskiwanie informacji na temat aplikacji ............................................................................................................... 15

Źródła informacji dla dalszych badań ................................................................................................................ 15

Kontakt z działem sprzedaży ............................................................................................................................ 16

Forum internetowe firmy Kaspersky Lab ........................................................................................................... 16

Nowości w Kaspersky Mobile Security 9.0 ............................................................................................................. 16

Wymagania sprzętowe i programowe ..................................................................................................................... 17

Pakiet dystrybucyjny ............................................................................................................................................... 17

KASPERSKY MOBILE SECURITY 9.0 DLA SYMBIAN OS ......................................................................................... 18

Instalowanie Kaspersky Mobile Security 9.0........................................................................................................... 18

Dezinstalowanie aplikacji ........................................................................................................................................ 19

Aktualizowanie aplikacji .......................................................................................................................................... 21

Rozpoczynanie pracy ............................................................................................................................................. 23

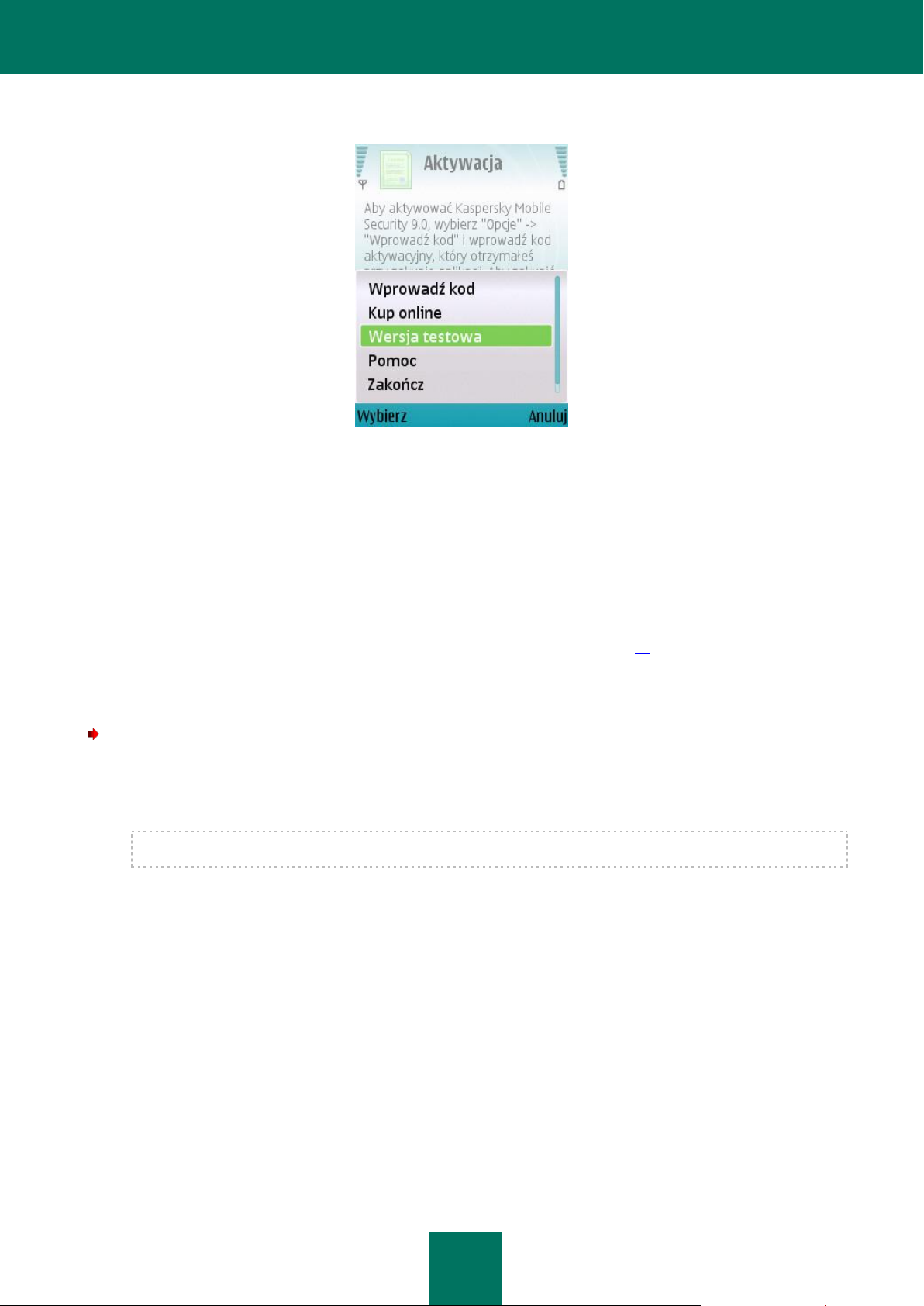

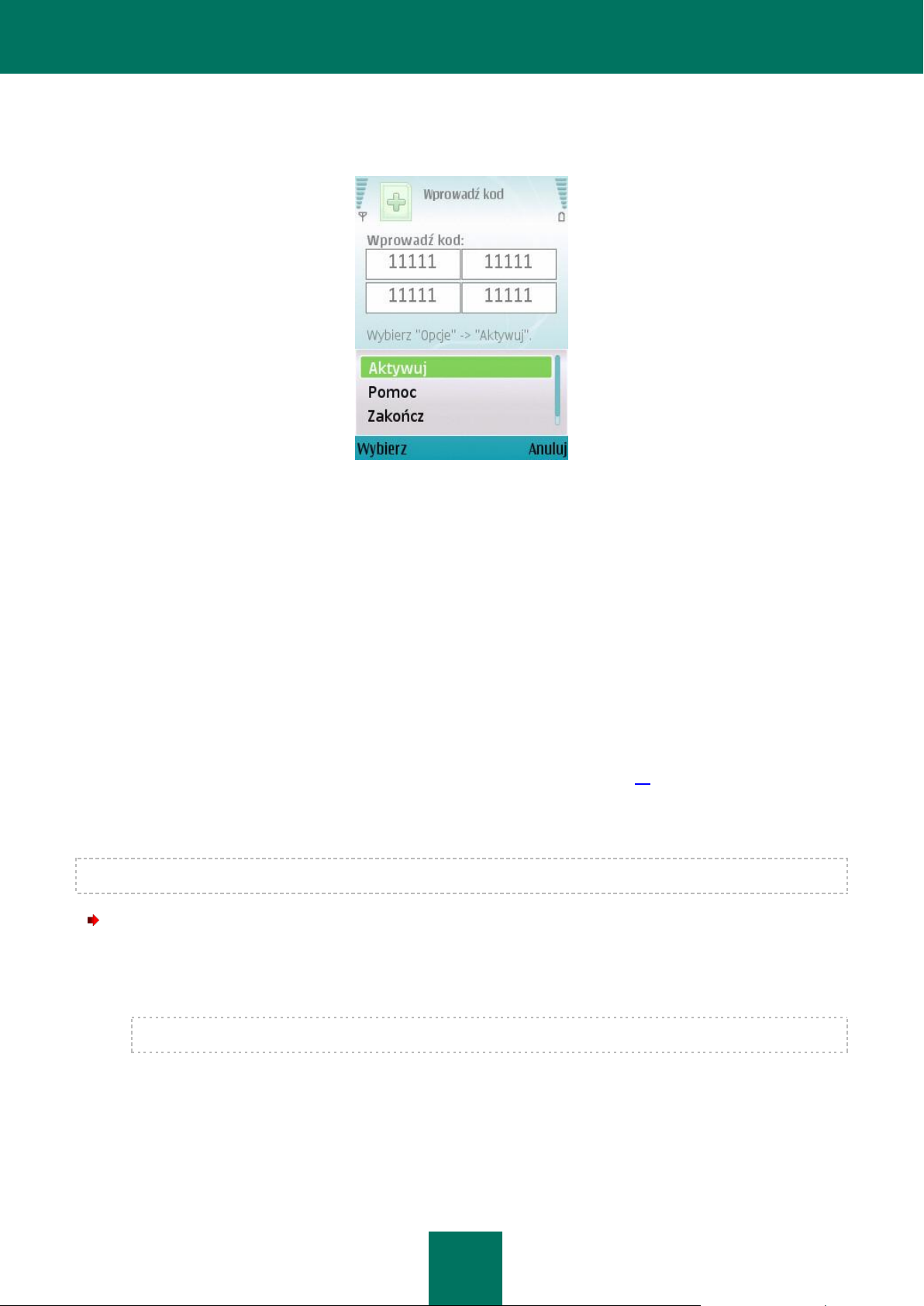

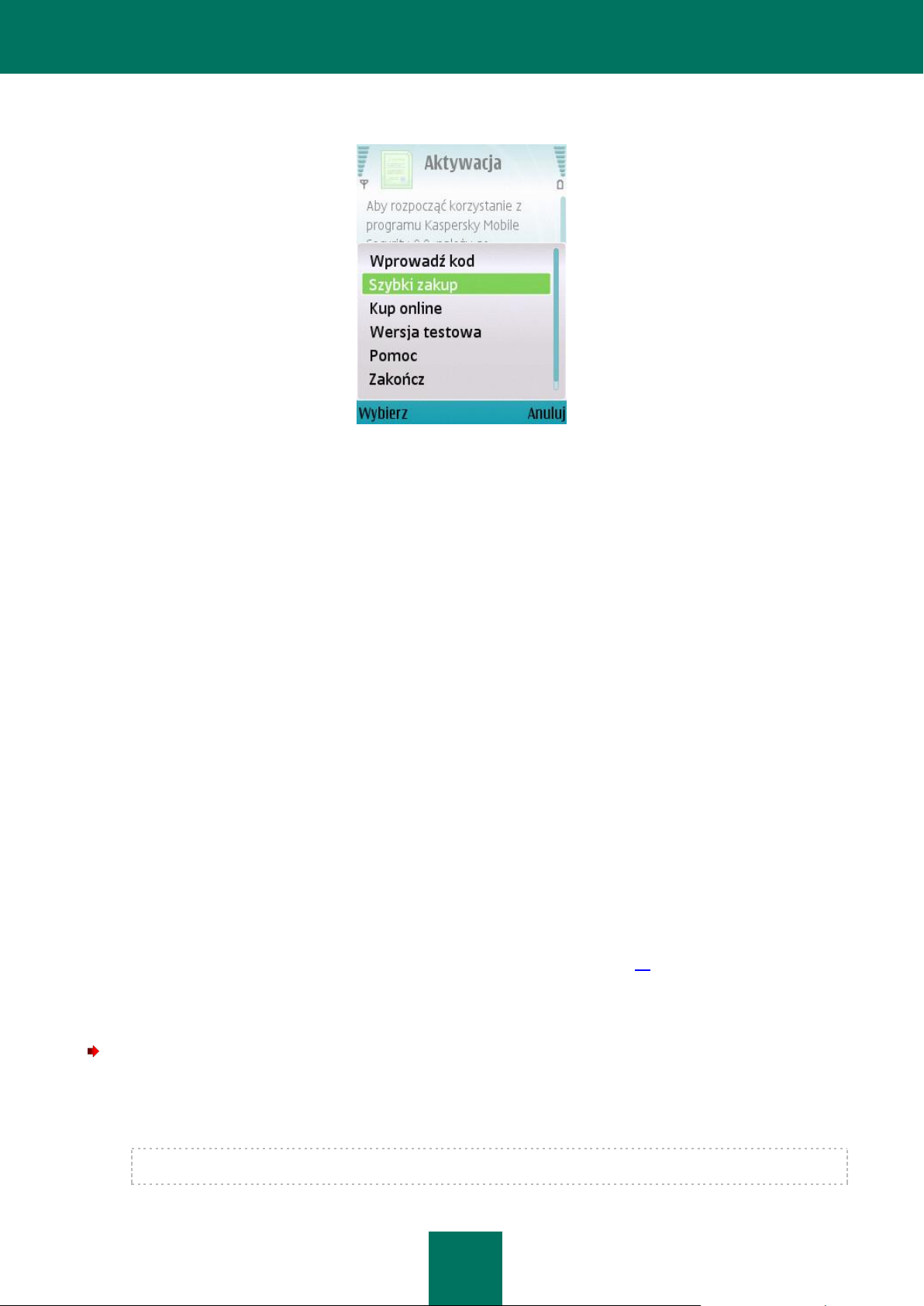

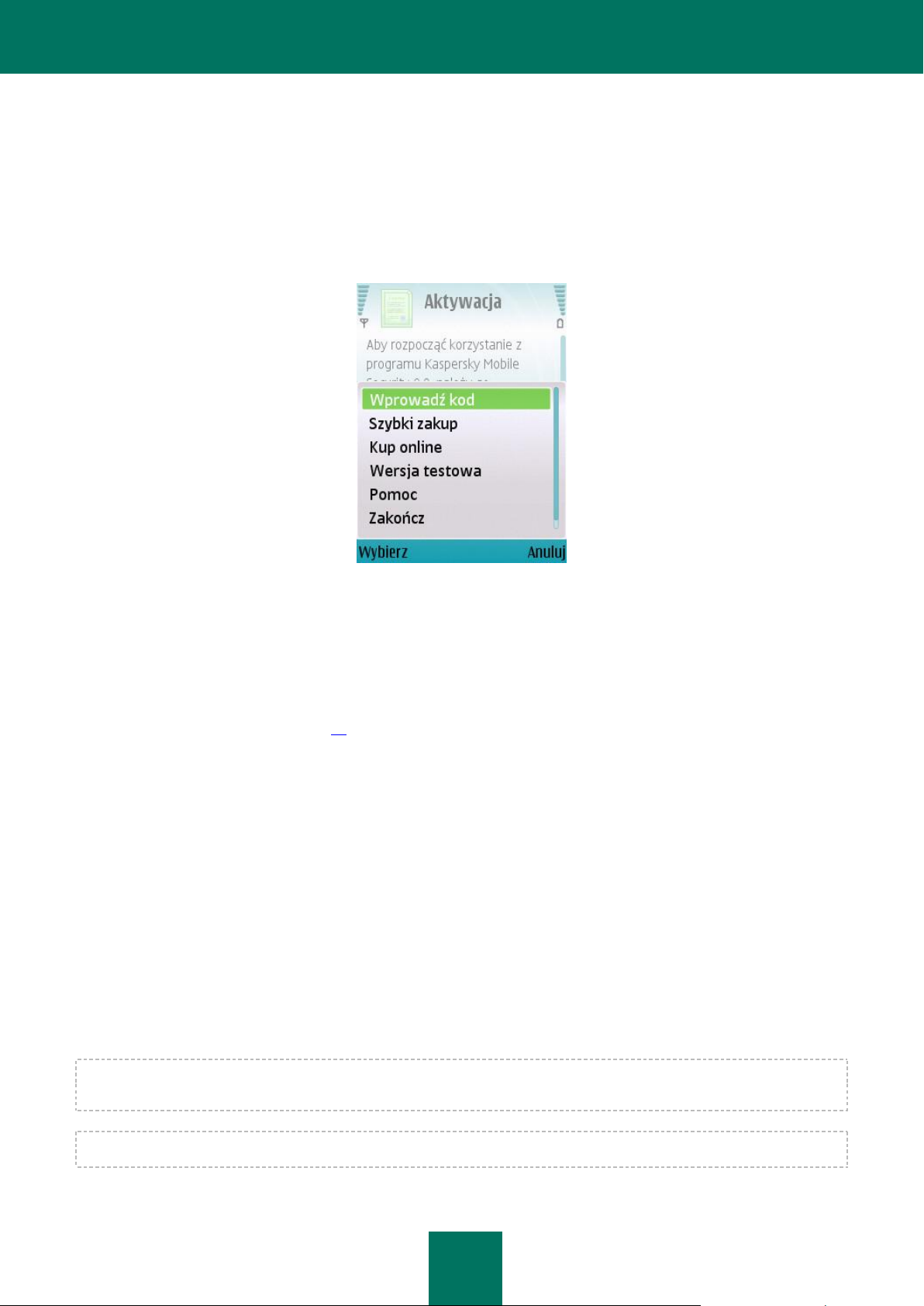

Aktywowanie aplikacji ....................................................................................................................................... 23

Wprowadzanie hasła ......................................................................................................................................... 28

Uruchamianie aplikacji ...................................................................................................................................... 29

Aktualizowanie baz danych aplikacji ................................................................................................................. 29

Skanowanie urządzenia w poszukiwaniu wirusów ............................................................................................ 30

Przeglądanie informacji o aplikacji .................................................................................................................... 30

Zarządzanie licencją ............................................................................................................................................... 30

Informacje o Umowie licencyjnej ....................................................................................................................... 30

Informacje o licencjach Kaspersky Mobile Security 9.0 .................................................................................... 31

Przeglądanie informacji o licencji ...................................................................................................................... 32

Odnawianie licencji ........................................................................................................................................... 32

Interfejs aplikacji ..................................................................................................................................................... 36

Ikona ochrony ................................................................................................................................................... 36

Okno stanu ochrony .......................................................................................................................................... 37

Zakładki aplikacji ............................................................................................................................................... 38

Menu aplikacji ................................................................................................................................................... 39

Ochrona systemu plików......................................................................................................................................... 39

Informacje o Ochronie ....................................................................................................................................... 40

Włączanie i wyłączanie Ochrony ....................................................................................................................... 40

Konfigurowanie obszaru ochrony ...................................................................................................................... 41

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach .............................................................. 42

Przywracanie domyślnych ustawień ochrony .................................................................................................... 43

Skanowanie urządzenia.......................................................................................................................................... 43

Informacje o skanowaniu urządzenia ................................................................................................................ 44

Ręczne uruchamianie skanowania ................................................................................................................... 44

Uruchamianie skanowania zgodnie z terminarzem ........................................................................................... 46

Wybieranie typu obiektów, które mają być skanowane ..................................................................................... 47

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach .............................................................. 47

Konfigurowanie skanowania archiwów ............................................................................................................. 49

Przywracanie ustawień domyślnych skanowania urządzenia ........................................................................... 50

Kwarantanna dla potencjalnie zainfekowanych obiektów ....................................................................................... 50

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

10

Informacje o Kwarantannie ............................................................................................................................... 51

Przeglądanie obiektów poddanych kwarantannie ............................................................................................. 51

Przywracanie obiektów z Kwarantanny ............................................................................................................. 52

Usuwanie obiektów z Kwarantanny .................................................................................................................. 52

Filtrowanie wiadomości SMS i połączeń przychodzących ...................................................................................... 52

Informacje o module Anti-Spam ........................................................................................................................ 53

Tryby modułu Anti-Spam................................................................................................................................... 54

Zmienianie trybu modułu Anti-Spam ................................................................................................................. 54

Tworzenie Czarnej listy ..................................................................................................................................... 55

Tworzenie Białej listy ........................................................................................................................................ 58

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza książki telefonicznej ...... 60

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi ............................... 61

Wybieranie reakcji modułu na przychodzące wiadomości SMS........................................................................ 62

Wybieranie reakcji modułu na połączenia przychodzące .................................................................................. 63

Ograniczanie wiadomości SMS i połączeń wychodzących. Kontrola rodzicielska .................................................. 64

Informacje o Kontroli rodzicielskiej .................................................................................................................... 64

Tryby Kontroli rodzicielskiej............................................................................................................................... 64

Zmienianie trybu Kontroli rodzicielskiej ............................................................................................................. 65

Tworzenie Czarnej listy ..................................................................................................................................... 65

Tworzenie Białej listy ........................................................................................................................................ 68

Ochrona danych w przypadku zgubienia lub kradzieży urządzenia ........................................................................ 71

Informacje o Anti-Theft ...................................................................................................................................... 71

Blokowanie urządzenia ..................................................................................................................................... 72

Usuwanie danych osobistych ............................................................................................................................ 73

Tworzenie listy folderów do usunięcia ............................................................................................................... 75

Monitorowanie wymiany karty SIM na urządzeniu ............................................................................................ 76

Określanie współrzędnych geograficznych urządzenia ..................................................................................... 77

Zdalne uruchamianie funkcji Anti-Theft ............................................................................................................. 79

Ochrona prywatności .............................................................................................................................................. 80

Ochrona prywatności ........................................................................................................................................ 80

Tryby Ochrony prywatności............................................................................................................................... 80

Zmienianie trybu Ochrony prywatności ............................................................................................................. 81

Automatyczne włączanie Ochrony prywatności ................................................................................................ 82

Zdalne włączanie Ochrony prywatności ............................................................................................................ 82

Tworzenie listy numerów prywatnych ............................................................................................................... 84

Wybieranie danych do ukrycia: Ochrona prywatności ....................................................................................... 86

Filtrowanie aktywności sieciowej. Zapora sieciowa ................................................................................................ 87

Informacje o module Zapora sieciowa .............................................................................................................. 87

Poziomy ochrony Zapory sieciowej ................................................................................................................... 88

Wybieranie poziomu ochrony Zapory sieciowej ................................................................................................ 88

Powiadamianie o próbie połączenia .................................................................................................................. 89

Szyfrowanie danych osobistych .............................................................................................................................. 89

Informacje o komponencie Szyfrowanie ........................................................................................................... 89

Szyfrowanie danych .......................................................................................................................................... 90

Deszyfrowanie danych ...................................................................................................................................... 91

Blokowanie dostępu do zaszyfrowanych danych .............................................................................................. 92

Aktualizowanie baz danych aplikacji ................................................................................................ ....................... 93

Informacje o aktualizowaniu baz danych aplikacji ............................................................................................. 93

Przeglądanie informacji o bazie danych ............................................................................................................ 94

S P I S T R E Ś C I

11

Ręczne uruchamianie aktualizacji ..................................................................................................................... 94

Uruchamianie aktualizacji zgodnie z terminarzem ............................................................................................ 95

Aktualizowanie w strefie roamingu .................................................................................................................... 96

Konfigurowanie ustawień połączenia internetowego ......................................................................................... 97

Raporty aplikacji ..................................................................................................................................................... 97

Informacje o raportach ...................................................................................................................................... 98

Przeglądanie wpisów raportu ................................................................ ................................ ............................ 98

Usuwanie wpisów z raportu .............................................................................................................................. 98

Konfigurowanie ustawień dodatkowych .................................................................................................................. 99

Zmienianie hasła aplikacji ................................................................................................................................. 99

Wyświetlanie podpowiedzi ................................................................................................................................ 99

Konfigurowanie powiadomień dźwiękowych ................................................................................................... 100

Zarządzanie podświetleniem ekranu ............................................................................................................... 101

Wyświetlanie okna stanu................................................................................................................................. 101

Wyświetlanie ikony ochrony ................................................................................................ ............................ 102

KASPERSKY MOBILE SECURITY 9.0 DLA MICROSOFT WINDOWS MOBILE ...................................................... 104

Instalowanie Kaspersky Mobile Security 9.0......................................................................................................... 104

Dezinstalowanie aplikacji ...................................................................................................................................... 105

Aktualizowanie aplikacji ........................................................................................................................................ 107

Rozpoczynanie pracy ........................................................................................................................................... 108

Aktywowanie aplikacji ..................................................................................................................................... 109

Wprowadzanie hasła ................................................................................................................................ ....... 112

Uruchamianie aplikacji .................................................................................................................................... 113

Aktualizowanie baz danych aplikacji ............................................................................................................... 113

Skanowanie urządzenia w poszukiwaniu wirusów .......................................................................................... 114

Przeglądanie informacji o aplikacji .................................................................................................................. 114

Zarządzanie licencją ....................................................................................................................................... 115

Interfejs aplikacji ................................................................................................................................................... 122

Okno stanu ochrony ........................................................................................................................................ 122

Menu aplikacji ................................................................................................................................................. 124

Ochrona systemu plików....................................................................................................................................... 125

Informacje o Ochronie ................................ ................................ ................................................................ ..... 125

Włączanie i wyłączanie Ochrony ..................................................................................................................... 125

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ............................................................ 127

Skanowanie urządzenia........................................................................................................................................ 128

Informacje o skanowaniu na żądanie .............................................................................................................. 128

Ręczne uruchamianie skanowania ................................................................................................................. 129

Uruchamianie skanowania zgodnie z terminarzem ......................................................................................... 130

Wybieranie typu obiektów, które mają być skanowane ................................................................................... 131

Konfigurowanie skanowania archiwów ........................................................................................................... 132

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ............................................................ 133

Umieszczanie szkodliwych obiektów w kwarantannie .......................................................................................... 134

Informacje o Kwarantannie ............................................................................................................................. 134

Przeglądanie obiektów poddanych kwarantannie ........................................................................................... 135

Przywracanie obiektów z Kwarantanny ........................................................................................................... 136

Usuwanie obiektów z Kwarantanny ................................................................................................................ 136

Filtrowanie wiadomości SMS i połączeń przychodzących .................................................................................... 136

Informacje o module Anti-Spam ...................................................................................................................... 137

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

12

Tryby modułu Anti-Spam................................................................................................................................. 138

Zmienianie trybu modułu Anti-Spam ............................................................................................................... 138

Tworzenie Czarnej listy ................................................................................................................................... 139

Tworzenie Białej listy ...................................................................................................................................... 142

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza książki telefonicznej .... 145

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi .............................. 146

Wybieranie reakcji modułu na przychodzące wiadomości SMS...................................................................... 147

Wybieranie reakcji modułu na połączenia przychodzące ................................................................................ 148

Ograniczanie wiadomości SMS i połączeń wychodzących. Kontrola rodzicielska ................................................ 149

Informacje o Kontroli rodzicielskiej .................................................................................................................. 150

Tryby Kontroli rodzicielskiej............................................................................................................................. 150

Włączanie/wyłączanie Kontroli rodzicielskiej................................................................................................... 150

Tworzenie Czarnej listy ................................................................................................................................... 151

Tworzenie Białej listy ...................................................................................................................................... 154

Ochrona danych w przypadku zgubienia lub kradzieży urządzenia ...................................................................... 157

Informacje o Anti-Theft .................................................................................................................................... 158

Blokowanie urządzenia ................................................................................................................................... 159

Usuwanie danych osobistych .......................................................................................................................... 160

Tworzenie listy folderów do usunięcia ................................................................................................ ............. 163

Monitorowanie wymiany karty SIM na urządzeniu .......................................................................................... 164

Określanie współrzędnych geograficznych urządzenia ................................................................ ................... 165

Zdalne uruchamianie funkcji Anti-Theft ........................................................................................................... 167

Ochrona prywatności ............................................................................................................................................ 168

Ochrona prywatności ...................................................................................................................................... 169

Tryby Ochrony prywatności............................................................................................................................. 169

Włączanie/wyłączanie Ochrony prywatności ................................................................................................... 169

Automatyczne włączanie Ochrony prywatności .............................................................................................. 170

Zdalne włączanie Ochrony prywatności .......................................................................................................... 171

Tworzenie listy numerów prywatnych ............................................................................................................. 173

Wybieranie danych do ukrycia: Ochrona prywatności ..................................................................................... 175

Filtrowanie aktywności sieciowej. Zapora sieciowa .............................................................................................. 177

Informacje o module Zapora sieciowa ............................................................................................................ 177

Włączanie/wyłączanie Zapory sieciowej ......................................................................................................... 177

Wybieranie poziomu ochrony Zapory sieciowej .............................................................................................. 177

Powiadomienia o blokowaniu połączeń .......................................................................................................... 178

Szyfrowanie danych osobistych ............................................................................................................................ 179

Informacje o komponencie Szyfrowanie ......................................................................................................... 179

Szyfrowanie danych ........................................................................................................................................ 180

Deszyfrowanie danych .................................................................................................................................... 181

Blokowanie dostępu do zaszyfrowanych danych ............................................................................................ 183

Aktualizowanie baz danych aplikacji ................................................................................................ ..................... 184

Informacje o aktualizowaniu baz danych aplikacji ........................................................................................... 184

Przeglądanie informacji o bazie danych .......................................................................................................... 185

Ręczne uruchamianie aktualizacji ................................................................................................................... 186

Uruchamianie aktualizacji zgodnie z terminarzem .......................................................................................... 187

Aktualizowanie w strefie roamingu .................................................................................................................. 188

Raporty aplikacji ................................................................................................................................................... 189

Informacje o raportach .................................................................................................................................... 189

Przeglądanie wpisów raportu ................................................................ ................................ .......................... 189

S P I S T R E Ś C I

13

Usuwanie wpisów z raportu ............................................................................................................................ 190

Konfigurowanie ustawień dodatkowych ................................................................................................................ 191

Zmienianie hasła aplikacji ............................................................................................................................... 191

Wyświetlanie podpowiedzi .............................................................................................................................. 192

Konfigurowanie powiadomień dźwiękowych ................................................................................................... 193

KONTAKT Z DZIAŁEM POMOCY TECHNICZNEJ .................................................................................................... 194

SŁOWNIK ................................................................................................................................................................... 195

KASPERSKY LAB ................................ ................................................................ ................................ ...................... 198

POZOSTAŁE INFORMACJE ..................................................................................................................................... 199

INDEKS ...................................................................................................................................................................... 200

14

KASPERSKY MOBILE SECURITY 9.0

Kaspersky Mobile Security 9.0 zapewnia ochronę smartfonów z systemami operacyjnymi Symbian OS i Microsoft

Windows Mobile przed znanymi i nowymi zagrożeniami oraz niechcianymi połączeniami telefonicznymi i wiadomościami

SMS. Aplikacja umożliwia monitorowanie wysyłanych SMS-ów i połączeń wychodzących, aktywności sieciowej oraz

chroni poufne informacje przed nieautoryzowanym dostępem. Każdy typ zagrożenia jest przetwarzany przez inny moduł

aplikacji. Umożliwia to dostosowanie ustawień aplikacji do potrzeb użytkownika.

Kaspersky Mobile Security 9.0 zawiera następujące moduły ochrony:

Ochrona. Chroni system plików smartfonu przed infekcjami. Ochrona jest uruchamiana wraz ze startem

systemu, zawsze pozostaje w pamięci operacyjnej urządzenia i weryfikuje wszystkie otwarte, zapisane

i uruchomione pliki na urządzeniu oraz kartach pamięci. Dodatkowo, Ochrona sprawdza wszystkie pliki

przychodzące na obecność znanych wirusów. Jeżeli obiekt nie jest zainfekowany lub został wyleczony, możesz

kontynuować pracę z plikiem.

Skanowanie urządzenia. Ułatwia wykrywanie i leczenie szkodliwych obiektów znajdujących się na urządzeniu.

Aby zapobiegać rozprzestrzenianiu się szkodliwych obiektów, które nie zostały wykryte przez Ochronę, należy

regularnie skanować urządzenie.

Anti-Spam. Sprawdza wszystkie przychodzące wiadomości SMS i połączenia na obecność spamu. Składnik

umożliwia blokowanie przychodzących wiadomości SMS i połączeń, które są uważane za niechciane.

Kontrola rodzicielska. Sprawdza wysyłane wiadomości SMS i zapobiega przesyłaniu wiadomości SMS i / lub

wykonywaniu połączeń do zdefiniowanych wcześniej numerów abonentów.

Anti-Theft. Chroni informacje przed nieautoryzowanym dostępem w przypadku zgubienia lub kradzieży

urządzenia. Komponent ten umożliwia blokowanie urządzenia w przypadku jego zagubienia lub kradzieży,

usuwa poufne informacje i kontroluje korzystanie z karty SIM oraz określa współrzędne geograficzne

urządzenia (jeżeli urządzenie ma wbudowany odbiornik GPS).

Ochrona prywatności. Ukrywa poufne informacje użytkownika, gdy z urządzenia korzystają inne osoby.

Komponent umożliwia również wyświetlanie lub ukrywanie informacji związanych z określonymi numerami

abonentów, na przykład szczegóły dotyczące listy kontaktów, rejestru połączeń lub korespondencji SMS.

Komponent umożliwia ukrywanie informacji o połączeniach i wiadomościach SMS przychodzących z wybranych

numerów.

Zapora sieciowa. Sprawdza połączenia sieciowe Twojego urządzenia przenośnego. Składnik umożliwia

określenie dozwolonych i blokowanych połączeń.

Szyfrowanie. Chroni informacje przed przeglądaniem przez osoby trzecie w przypadku uzyskania dostępu do

urządzenia. Komponent szyfruje dowolną liczbę folderów niesystemowych, które znajdują się w pamięci

urządzenia lub na karcie pamięci. Dostęp do folderu można uzyskać tylko po wprowadzeniu hasła.

Ponadto, aplikacja zawiera zestaw funkcji dodatkowych. Mają one na celu wykonywanie aktualizacji aplikacji,

zwiększanie jej wydajności i pomoc użytkownikom.

Aktualizowanie antywirusowych baz danych aplikacji. Funkcja ta umożliwia utrzymywanie aktualnych baz

danych Kaspersky Mobile Security 9.0.

Stan ochrony. Stan komponentów programu jest wyświetlany na ekranie. Na podstawie wyświetlonych

informacji możesz ocenić bieżący stan ochrony Twojego urządzenia.

Dziennik zdarzeń. Każdy z komponentów aplikacji tworzy raport, który zawiera informacje o jego działaniu (na

przykład, zakończone działania, raport skanowania, aktualizacje itd.).

Licencja. Po zakupieniu Kaspersky Mobile Security 9.0 zawierana jest umowa licencyjna pomiędzy Tobą

i Kaspersky Lab, zgodnie z którą przez określony czas możesz korzystać z aplikacji i posiadasz dostęp do

aktualizacji baz danych oraz pomocy technicznej. Warunki korzystania i inne informacje wymagane do pełnej

funkcjonalności programu zawarte są w licencji.

K A S P E R S K Y MO B I L E S E C U R I T Y 9. 0

15

W TEJ SEKCJI

Uzyskiwanie informacji na temat aplikacji ....................................................................................................................... 15

Nowości w Kaspersky Mobile Security 9.0 ...................................................................................................................... 16

Wymagania sprzętowe i programowe ............................................................................................................................. 17

Pakiet dystrybucyjny ....................................................................................................................................................... 17

W TEJ SEKCJI

Źródła informacji dla dalszych badań .............................................................................................................................. 15

Kontakt z działem sprzedaży ........................................................................................................................................... 16

Forum internetowe firmy Kaspersky Lab ......................................................................................................................... 16

Przy użyciu funkcji Licencja możesz uzyskać szczegółowe informacje dotyczące zakupionej licencji lub ją

odnowić.

Nie można tworzyć lub przywracać kopii zapasowych zainstalowanego Kaspersky Mobile Security 9.0.

UZYSKIWANIE INFORMACJI NA TEMAT APLIKACJI

Jeśli masz jakieś pytania odnośnie wyboru, instalacji, czy korzystania z programu Kaspersky Mobile Security 9.0

i chcesz znaleźć na nie odpowiedzi, możesz wybrać najbardziej dogodne źródło informacji w zależności od tego, jak

pilne i ważne jest dane pytanie.

ŹRÓDŁA INFORMACJI DLA DALSZYCH BADAŃ

Możesz skorzystać z następujących źródeł informacji o aplikacji:

strona internetowa aplikacji Kaspersky Lab;

Baza Wiedzy na stronie Pomocy Technicznej;

wbudowany system pomocy i podpowiedzi;

wbudowana dokumentacja aplikacji.

Strona internetowa firmy Kaspersky Lab

http://www.kaspersky.pl/kaspersky_mobile_security

Korzystając z tej strony można uzyskać ogólne informacje na temat funkcji i opcji Kaspersky Mobile Security 9.0.

Kaspersky Mobile Security 9.0 można zakupić w naszym sklepie internetowym.

Strona aplikacji na witrynie internetowej działu pomocy technicznej (Baza Wiedzy)

http://support.kaspersky.com/pl/

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

16

Niniejsza strona zawiera artykuły opublikowane przez specjalistów z działu pomocy technicznej.

Zawierają one przydatne informacje, zalecenia i odpowiedzi na najczęściej zadawane pytania poświęcone

zakupowi, instalacji i korzystaniu z Kaspersky Mobile Security 9.0. Są one pogrupowane według tematów, takich jak

"Praca z plikami kluczy", "Aktualizacja baz danych" lub "Rozwiązywanie problemów". Ich treść pomaga rozwiązać

problemy związane nie tylko z aplikacją Kaspersky Mobile Security 9.0, ale także z innymi produktami firmy

Kaspersky Lab. Mogą zawierać również nowości z działu Pomocy Technicznej.

Wbudowany system pomocy

Jeżeli masz jakieś pytania dotyczące pojedynczego okna lub zakładki programu Kaspersky Mobile Security 9.0,

możesz użyć pomocy kontekstowej.

Aby otworzyć pomoc kontekstową, otwórz żądaną zakładkę i wybierz Pomoc.

Wbudowana dokumentacja

Podręcznik użytkownika zawiera szczegółowe informacje o funkcjach aplikacji oraz porady, jak z nich korzystać jak

również zalecenia dotyczące konfigurowania programu.

Dokumenty w formacie PDF znajdują się w pakiecie dystrybucyjnym Kaspersky Mobile Security 9.0.

Możesz je również pobrać ze strony internetowej Kaspersky Lab.

KONTAKT Z DZIAŁEM SPRZEDAŻY

Jeśli masz pytania związane z wyborem lub zakupem Kaspersky Mobile Security 9.0 albo chcesz odnowić swoją

licencję, skontaktuj się z naszym działem sprzedaży:

801 000 215, (34) 368 18 14.

Dział sprzedaży czynny jest od poniedziałku do piątku w godzinach 8 - 16.

Możesz wysłać swoje zapytanie do działu sprzedaży poprzez e-mail sprzedaz@kaspersky.pl.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze specjalistami firmy Kaspersky

Lab lub innymi użytkownikami jej oprogramowania na forum internetowym znajdującym się pod adresem

http://forum.kaspersky.com.

Na forum możesz znaleźć także wcześniej opublikowane odpowiedzi, pozostawić swój komentarz, utworzyć nowy temat

lub skorzystać z wyszukiwarki.

NOWOŚCI W KASPERSKY MOBILE SECURITY 9.0

Poniżej znajduje się szczegółowy przegląd nowości w programie Kaspersky Mobile Security 9.0.

Nowa ochrona:

Dostęp do aplikacji jest chroniony przy użyciu hasła.

Pakiet Kaspersky Mobile Security 9.0 zawiera moduł Ochrona prywatności, który zapobiega

nieautoryzowanemu dostępowi do danych osobistych użytkownika podczas czasowego korzystania

z urządzenia przez osoby niepowołane. Komponent ukrywa dane dotyczące zdarzeń dla ustawionej listy

numerów. Ochrona prywatności w żaden sposób nie ujawnia swojej aktywności, co oznacza, że ukrytych

danych nie widać na urządzeniu.

K A S P E R S K Y MO B I L E S E C U R I T Y 9. 0

17

W uaktualnionym module Szyfrowanie zostało zaimplementowane blokowanie dostępu do dowolnej ilości

danych przechowywanych w pamięci urządzenia lub na karcie pamięci. Komponent chroni poufne dane w trybie

szyfrowanym i automatycznie blokuje do nich dostęp po upłynięciu określonego czasu.

Zaimplementowano nowe podejście do zarządzania ochroną urządzenia: użytkownik może włączyć i wyłączyć

dowolne komponenty w zależności od wymaganej funkcjonalności.

Zakupienie kodu aktywacyjnego i odnowienie licencji możliwe jest bezpośrednio z urządzenia mobilnego.

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Kaspersky Mobile Security 9.0 jest przeznaczony do instalacji na urządzeniach przenośnych działających pod kontrolą

następujących systemów operacyjnych:

Symbian Series 60 UI w wersji 9.1, 9.2, 9.3 oraz 9.4.

Microsoft Windows Mobile 5.0, 6.0, 6.1 lub 6.5.

PAKIET DYSTRYBUCYJNY

Kaspersky Mobile Security 9.0 możesz zakupić w sklepie internetowym. W tym przypadku pakiet dystrybucyjny aplikacji

oraz dokumentacja zostanie dostarczona w formie elektronicznej. Kaspersky Mobile Security 9.0 może również zostać

zakupiony w sklepie. W celu uzyskania szczegółowych informacji o zakupie aplikacji i uzyskaniu pakietu dystrybucyjnego

skontaktuj się z naszym działem sprzedaży sprzedaz@kaspersky.pl.

18

KASPERSKY MOBILE SECURITY 9.0 DLA

W TEJ SEKCJI

Instalowanie Kaspersky Mobile Security 9.0 ................................................................................................................... 18

Dezinstalowanie aplikacji ................................................................................................................................................ 19

Aktualizowanie aplikacji................................................................................................................................................... 21

Rozpoczynanie pracy ...................................................................................................................................................... 23

Zarządzanie licencją ....................................................................................................................................................... 30

Interfejs aplikacji ................................................................................................................................ .............................. 36

Ochrona systemu plików ................................................................................................................................................. 39

Skanowanie urządzenia .................................................................................................................................................. 43

Kwarantanna dla potencjalnie zainfekowanych obiektów ................................................................................................ 50

Filtrowanie wiadomości SMS i połączeń przychodzących ............................................................................................... 52

Ograniczanie wiadomości SMS i połączeń wychodzących. Kontrola rodzicielska .......................................................... 64

Ochrona danych w przypadku zgubienia lub kradzieży urządzenia ................................................................................ 71

Ochrona prywatności ...................................................................................................................................................... 80

Filtrowanie aktywności sieciowej. Zapora sieciowa ......................................................................................................... 87

Szyfrowanie danych osobistych ...................................................................................................................................... 89

Aktualizowanie baz danych aplikacji ............................................................................................................................... 93

Raporty aplikacji .............................................................................................................................................................. 97

Konfigurowanie ustawień dodatkowych .......................................................................................................................... 99

SYMBIAN OS

Sekcja ta zawiera opis działania Kaspersky Mobile Security 9.0 dla urządzeń mobilnych działających pod kontrolą

systemu operacyjnego Symbian Series 60 UI w wersji 9.1, 9.2, 9.3 oraz 9.4.

INSTALOWANIE KASPERSKY MOBILE SECURITY 9.0

Instalacja aplikacji na smartfonie przebiega w kilku krokach:

W celu zainstalowania Kaspersky Mobile Security 9.0:

1. Podłącz urządzenie przenośne do komputera.

Dla urządzeń mobilnych Nokia zaleca się korzystanie z aplikacji Nokia PC Suite lub Nokia Ovi Suite.

K A S P E R S K Y MO B I L E S E C U R I T Y 9 . 0

19

2. Wykonaj jedną z następujących czynności:

Jeżeli program został zakupiony na płycie CD, uruchom z niej automatyczną instalację Kaspersky Mobile

Security 9.0.

Jeżeli pakiet dystrybucyjny został zakupiony przez Internet, skopiuj go na urządzenie mobilne przy użyciu

jednej z następujących metod:

przy użyciu aplikacji Nokia PC Suite lub Nokia Ovi Suite (dla urządzeń mobilnych Nokia);

przy użyciu karty pamięci.

Uruchom instalację przy użyciu jednej z następujących metod:

przy użyciu aplikacji Nokia PC Suite lub Nokia Ovi Suite (dla urządzeń mobilnych Nokia);

na urządzeniu mobilnym otwórz archiwum sis zawierające pakiet dystrybucyjny.

Zostanie otwarte okno potwierdzające instalację.

3. Potwierdź instalację aplikacji, wciskając przycisk Tak.

4. Zapoznaj się z dodatkowymi informacjami o aplikacji (jej nazwą, wersją i certyfikatami). Następnie wciśnij

Kontynuuj.

Jeżeli język systemu operacyjnego nie odpowiada językowi Kaspersky Mobile Security 9.0, na ekranie zostanie

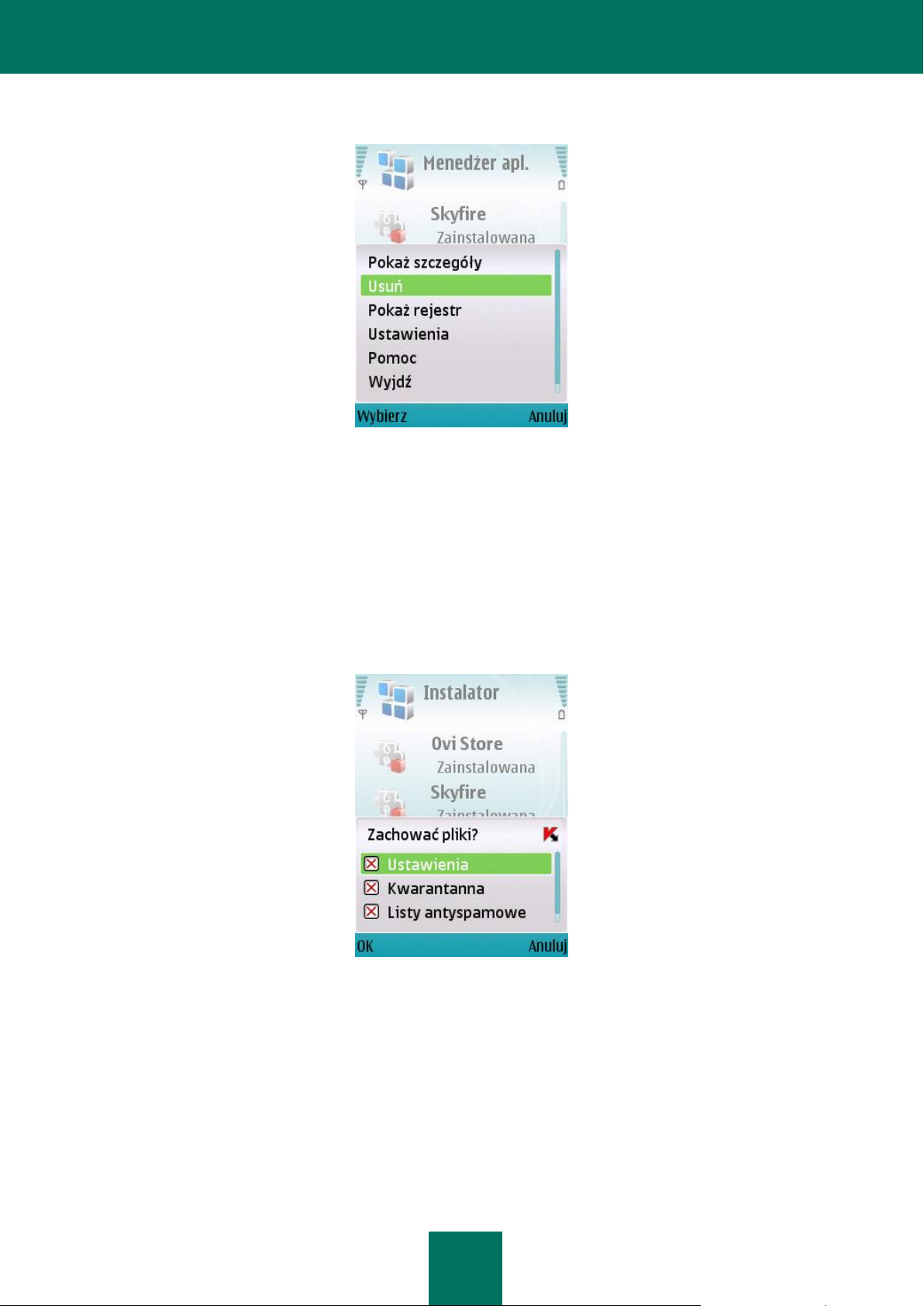

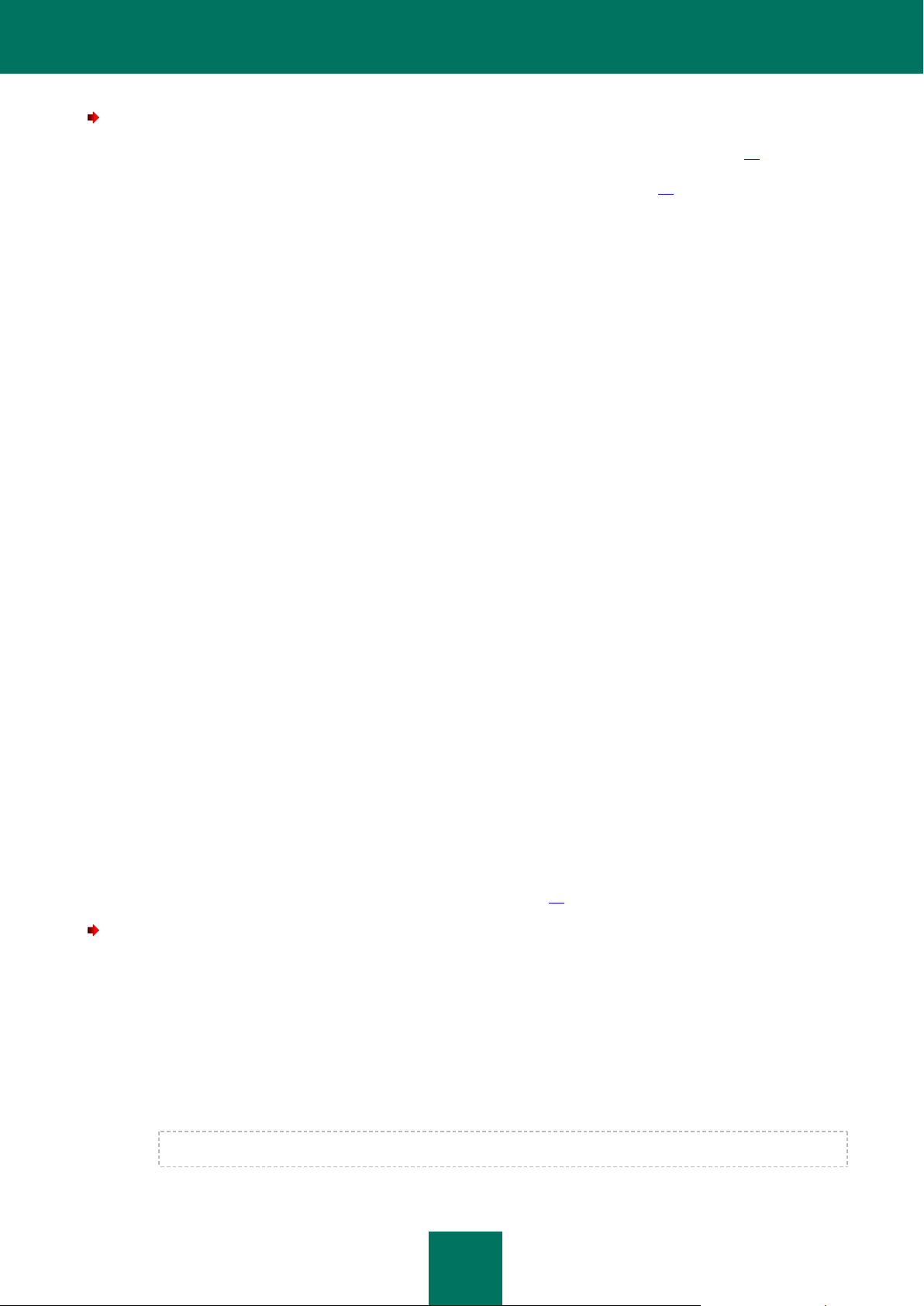

wyświetlone powiadomienie. Aby kontynuować instalację w aktualnym języku, wciśnij OK.