Kaspersky lab MOBILE SECURITY 9.0 User Manual [es]

Kaspersky Mobile Security 9.0

GUÍA DEL USUARIO

V E RS I Ó N D E L P R O G R A M A : 9 . 0

2

Estimado usuario,

Gracias por elegir nuestro producto. Esperamos que esta documentación le ayude en su trabajo y le aporte respuestas

acerca de este producto software.

La reproducción o distribución de estos materiales en cualquier formato, inclusive sus versiones traducidas, requiere

autorización escrita de Kaspersky Lab.

Este documento y las ilustraciones gráficas asociadas sólo pueden ser utilizados con fines informativos y personales,

nunca comerciales..

Kaspersky Lab se reserva el derecho de modificar este documento sin notificación previa. Encontrará la última versión

de este documento en el sitio Web de Kaspersky Lab: http://www.kaspersky.com/sp/docs.

Kaspersky Lab no asume ninguna responsabilidad por el contenido, la calidad, la relevancia o la exactitud de materiales

utilizados en este documento cuyos derechos son propiedad de terceras partes, ni por los daños potenciales o reales

asociados al uso de estos documentos.

Este documento menciona marcas registradas y comerciales que son propiedad de sus respectivos propietarios.

Última revisión del documento: 4 de febrero de 2010

(c) 1997-2010 Kaspersky Lab ZAO. Reservados todos los derechos.

http://www.kaspersky.es/

http://support.kaspersky.es

3

CONTRATO DE LICENCIA DE USUARIO FINAL DE KASPERSKY LAB

AVISO LEGAL IMPORTANTE PARA TODOS LOS USUARIOS: LEA ATENTAMENTE EL CONTRATO LEGAL QUE SE

INCLUYE A CONTINUACIÓN ANTES DE COMENZAR A USAR EL SOFTWARE.

AL HACER CLIC EN EL BOTÓN ACEPTAR DE LA VENTANA DEL CONTRATO DE LICENCIA O DESPUÉS DE

INGRESAR EL O LOS SÍMBOLOS CORRESPONDIENTES, USTED ACEPTA ESTAR OBLIGADO POR LOS

TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO. TAL ACCIÓN CONSTITUYE UN SÍMBOLO DE SU

FIRMA, Y USTED DA SU CONSENTIMIENTO PARA ESTAR OBLIGADO, SE CONVIERTE EN UNA PARTE DEL

PRESENTE CONTRATO, Y ACEPTA QUE PODRÁ HACERSE VALER ESTE CONTRATO COMO CUALQUIER

CONTRATO ESCRITO QUE USTED PUEDA HABER NEGOCIADO Y FIRMADO. SI NO ESTÁ DE ACUERDO CON LA

TOTALIDAD DE LOS TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO, CANCELE LA INSTALACIÓN Y NO

INSTALE EL SOFTWARE.

DESPUÉS DE HACER CLIC EN EL BOTÓN ACEPTAR DE LA VENTANA DEL CONTRATO DE LICENCIA O

DESPUÉS DE INGRESAR EL O LOS SÍMBOLOS CORRESPONDIENTES, USTED TIENE EL DERECHO DE USAR EL

SOFTWARE, DE CONFORMIDAD CON LOS TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO.

1. Definiciones

1.1. Software hace referencia al software, incluida cualquier Actualización, y los materiales relacionados.

1.2. Titular del derecho (el titular de todos los derechos, independientemente de que puedan ser exclusivos o de

otro tipo en relación con el Software) hace referencia a Kaspersky Lab ZAO, una compañía constituida de

conformidad con las leyes de la Federación Rusa.

1.3. Computadora(s) se refiere al(a los) hardware(s), incluidas las computadoras personales, laptops, estaciones

de trabajo, asistentes personales digitales, "teléfonos inteligentes", dispositivos portátiles u otro tipo de

dispositivos electrónicos para los que se diseñó el Software, en los cuales se instalará y/o usará el Software.

1.4. Usuario final (usted/su) se refiere a la(s) persona(s) que instalan o utilizan el Software en su propio nombre o

que utilizan legalmente una copia del Software; o, si se descarga o instala el Software en nombre de una

organización como, por ejemplo, un empleador, “usted” hace referencia, además, a la organización para la que

se descarga o instala el Software, y por el presente se declara que dicha organización ha autorizado a dicha

persona para que acepte el presente contrato y lo haga en su nombre. A los fines del presente, el término

“organización”, sin limitación, incluye cualquier sociedad, sociedad de responsabilidad limitada, corporación,

asociación, sociedad en comandita por acciones, fideicomiso, emprendimiento conjunto, organización laboral,

organización no incorporada o autoridad gubernamental.

1.5. Socio(s) se refiere a las organizaciones o persona(s) que distribuyen el Software sobre la base de un contrato

y la licencia que mantienen con el Titular del derecho.

1.6. Actualización(es) se refiere a todas las mejoras, revisiones, parches, optimizaciones, arreglos, modificaciones,

copias, agregados o paquetes de mantenimiento, etc.

1.7. Manual del Usuario se refiere al manual del usuario, la guía del administrador, el libro de referencia y los

materiales aclaratorios relacionados u otros materiales.

2. Otorgamiento de la licencia

2.1. Por el presente, el Titular del derecho le otorga a usted una licencia no exclusiva para almacenar, cargar,

instalar, ejecutar y visualizar (“usar”) el Software en una cantidad específica de Computadoras para que le

ayude a proteger su Computadora en la cual se instala el Software contra las amenazas que se describen en el

Manual del Usuario, de acuerdo con todos los requerimientos técnicos descritos en el Manual del Usuario y de

acuerdo con los términos y condiciones del presente Contrato (la “Licencia”) y usted acepta esta Licencia:

Versión de prueba. Si usted ha recibido, descargado y/o instalado una versión de prueba del Software y, por el

presente se le concede una licencia de evaluación para el Software, usted podrá usar este Software sólo con

fines de evaluación y exclusivamente durante el período único de evaluación aplicable, a menos que se indique

lo contrario, a partir de la fecha de instalación inicial. Se prohíbe estrictamente todo uso del Software con otros

fines o que se extienda más allá del período de evaluación pertinente.

Software para múltiples entornos; Software para múltiples lenguajes; Software para medios dobles; copias

múltiples; paquetes. Si utiliza distintas versiones del Software o ediciones del Software en distintos lenguajes, si

recibe el Software en varios medios o si, de lo contrario, recibe varias copias del Software, o si usted recibió el

Software en un paquete junto con otro software, la cantidad total permitida de Computadoras en las que se

instalan todas las versiones del Software se corresponderá con la cantidad de computadoras especificadas en

las licencias que haya obtenido del Titular del derecho, siempre que, a menos que los términos de la licencia

G U Í A D E L U S U A R I O

4

estipulen lo contrario, cada licencia adquirida le conceda el derecho de instalar y usar el Software en la cantidad

de Computadora(s) que se especifica en las Cláusulas 2.2 y 2.3.

2.2. Si adquirió el Software en un medio físico, usted tiene el derecho de usar el Software para la protección de la

cantidad de Computadora(s) que se especifica en el empaque del Software o según se especifica en el contrato

adicional.

2.3. Si adquirió el Software por Internet, usted tiene el derecho de usar el Software para la protección de la cantidad

de Computadora(s) que se especificó cuando adquirió la Licencia para el Software o según se especifica en el

contrato adicional.

2.4. Usted tiene el derecho de hacer una copia del Software exclusivamente con fines de resguardo y solamente

para reemplazar la copia que posee legalmente si dicha copia es extraviada, destruida o se torna inutilizable.

No podrá utilizar esta copia de resguardo para otro fin y debe destruirla cuando pierda su derecho de uso del

Software o cuando su licencia expire o sea rescindida por cualquier otro motivo, de acuerdo con la legislación

vigente en su país de residencia habitual o en el país en el que esté utilizando el Software.

2.5. Desde la fecha de activación del Software o después de la instalación del archivo de clave de licencia (con la

excepción de la versión de prueba del Software), usted tiene el derecho de recibir los siguientes servicios por el

período definido que se especifica en el empaque del Software (si adquirió el Software en un medio físico) o

que se especificó durante la adquisición (si adquirió el Software por Internet):

- Las actualizaciones del Software por Internet cuando y según el Titular del derecho pueda publicarlas en

su sitio web o a través de otros servicios en línea. Cualquier Actualización que usted pueda recibir pasará a

formar parte del Software y se aplicarán a ella los términos y condiciones del presente Contrato;

- Soporte técnico por Internet y línea telefónica directa de Soporte técnico.

3. Activación y plazo de vigencia

3.1. Si usted modifica su Computadora o realiza cambios en el software de otros vendedores que haya instalado en

ella, tal vez el Titular del derecho pueda exigirle que reitere la activación del Software o la instalación del

archivo de clave de licencia. El Titular del derecho se reserva el derecho de utilizar cualquier medio y

procedimiento de verificación para verificar la validez de la Licencia y/o la legalidad de una copia del Software

instalada y/o utilizada en su Computadora.

3.2. Si adquirió el Software en un medio físico, puede utilizar el Software, después de aceptar el presente Contrato,

durante el plazo que se especifica en el empaque, el cual comienza a regir en la fecha de aceptación del

presente Contrato o según se especifica en el contrato adicional.

3.3. Si adquirió el Software por Internet, puede utilizar el Software, después de aceptar el presente Contrato,

durante el plazo que se especificó durante la adquisición o según se especifica en el contrato adicional.

3.4. Usted tiene el derecho de usar una versión de prueba del Software, tal como se establece en la Cláusula 2.1,

sin cargo alguno durante el período único de evaluación pertinente (30 días) a partir del momento de la

activación del Software, de acuerdo con lo establecido en el presente Contrato, siempre que la versión de

prueba no le dé el derecho de recibir Actualizaciones y Soporte técnico por Internet ni de acceder a la línea

telefónica directa de Soporte técnico. Si el Titular del derecho establece otra duración para el período único

aplicable de evaluación Usted será informado por medio de una notificación.

3.5. Su Licencia de uso del Software se limita al período que se especifica en las Cláusulas 3.2 o 3.3 (según

corresponda), y durante el período restante se lo podrá ver usando la interfaz gráfica del usuario del Software,

por los medios descritos en el Manual del Usuario.

3.6. Si Usted adquirió el Software, el cual está destinado a utilizarse en más de una Computadora, entonces Su

Licencia para Usar el Software está limitada al período de tiempo desde la fecha de activación del Software o

instalación del archivo de clave de licencia en la primera Computadora.

3.7. Sin perjuicio de cualquier otro recurso que el Titular del derecho pueda tener conforme a derecho o en virtud del

sistema de equidad, en el supuesto en que usted incurra en una violación de alguno de los términos y

condiciones del presente Contrato, el Titular del derecho tendrá, en cualquier momento y sin que deba cursarle

ningún tipo de notificación, el derecho de rescindir la presente Licencia de uso del Software sin reintegrarle el

precio de compra o una parte de él.

3.8. Usted acepta que al usar el Software y al usar cualquier tipo de informe o información obtenida como resultado

del uso de este Software, usted cumplirá con todas las leyes y reglamentaciones internacionales, nacionales,

estatales, regionales y locales pertinentes, entre las que se incluyen, aunque no por ello taxativamente, las

leyes de privacidad, derecho de autor, control de exportación y obscenidades.

3.9. Excepto que se estipule expresamente lo contrario en el presente, usted no podrá transferir ni ceder ninguno de

los derechos que se le otorgan en virtud del presente Contrato, ni tampoco ninguna de sus obligaciones en

virtud de lo que en él se establece.

4. Soporte técnico

Se le brinda el Soporte técnico que se describe en la Cláusula 2.5 del presente Contrato una vez que instala la última

Actualización del Software (excepto en el caso de una versión de prueba del Software).

Servicio de soporte técnico: http://support.kaspersky.com

5. Limitaciones

C O N T R A T O D E L I C E N C I A D E U S U A R I O F I N A L D E KA S PE R S K Y L AB

5

5.1. Usted no emulará, ni clonará, arrendará, prestará, alquilará, venderá, modificará, descompilará o revertirá la

ingeniería del Software y tampoco desarmará ni creará obras derivadas a partir del Software o alguna parte de

él, con la exclusiva excepción de un derecho no susceptible de desistimiento que pueda conferirle la legisla ción

pertinente y, de otro modo, usted no reducirá ninguna parte del Software a una forma que pueda ser leída por

los seres humanos ni transferirá el Software otorgado en licencia ni ningún subconjunto del Software concedido

en licencia, y tampoco permitirá que un tercero lo haga, excepto en la medida en que la ley aplicable prohíba

expresamente la restricción que antecede. Ni el código binario ni el código fuente del Software podrán ser

utilizados o sometidos a un proceso de ingeniería inversa para recrear el algoritmo del programa, que está

patentado. El Titular del derecho y/o sus proveedores, según corresponda, se reservan todos los derechos que

no se otorgan expresamente en el presente. Todo uso no autorizado del Software dará lugar a la rescisión

inmediata y automática de este Contrato y la Licencia que se otorga en el presente, y podrá dar lugar a un

proceso penal y/o civil en su contra.

5.2. Usted no transferirá los derechos de uso del Software a ningún tercero, excepto conforme se establece en el

contrato adicional.

5.3. Usted no proporcionará el código de activación y/o el archivo de llave de la licencia a ningún tercero ni permitirá

que un tercero acceda a dicho código de activación y/o llave de licencia, los cuales son considerados datos

confidenciales del Titular del derecho, y tomará todos los recaudos razonables para proteger el código de

activación y/o llave de licencia estrictamente confidenciales, siempre que pueda transferir el código de

activación y/o llave de licencia a un tercero, conforme se establece en el contrato adicional.

5.4. Usted no arrendará, ni alquilará o prestará el Software a ningún tercero.

5.5. Usted no utilizará el Software en la creación de datos o software que se usen para la detección, el bloqueo o el

tratamiento de las amenazas que se describen en el Manual del Usuario.

5.6. El Titular del derecho tiene el derecho de bloquear el archivo de llave o rescindir su Licencia de uso del

Software en el supuesto en que usted viole alguno de los términos y condiciones del presente Contrato, y sin

que deba darle un reembolso.

5.7. Si usted está utilizando la versión de prueba del Software, usted no tiene el derecho de recibir el Soporte

técnico que se especifica en la Cláusula 4 del presente Contrato, y tampoco tiene el derecho de transferir la

licencia o los derechos de uso del Software a ningún tercero.

6. Garantía limitada y exención de responsabilidad

6.1. El Titular del derecho garantiza que el Software se desempeñará sustancialmente de acuerdo con las

especificaciones y descripciones que se establecen en el Manual del Usuario, siempre que, no obstante ello,

dicha garantía limitada no se aplique a lo siguiente: (w) Las deficiencias de su Computadora y la violación

asociada para las que el Titular del derecho renuncia expresamente a cualquier responsabilidad de garantía; (x)

el mal funcionamiento, los defectos o fallas que surgen del uso indebido; el abuso; los accidentes; la

negligencia; la instalación, operación o mantenimiento inadecuados; el robo; el vandalismo; los hechos de

fuerza mayor; los actos de terrorismo; las interrupciones o sobrecargas en el suministro eléctrico; la muerte; la

alteración o modificación no permitidas o las reparaciones que realice alguien que no sea el Titular del derecho;

o las acciones o las causas de terceros o suyas que trasciendan el control razonable del Titular del derecho; (y)

cualquier defecto que usted no haya informado al Titular del derecho a la mayor brevedad posible después de

ocurrida la primera aparición del defecto; y (z) la incompatibilidad causada por algún componente de hardware

y/o software instalado en su Computadora.

6.2. Usted reconoce, acepta y conviene que ningún software está exento de errores y se le aconseja que haga una

copia de resguardo de la Computadora con la frecuencia y confiabilidad que usted pueda considerar

adecuadas.

6.3. Usted reconoce, acepta y conviene que el Titular del derecho no será responsable por la eliminación de datos

autorizada por usted. Los datos mencionados pueden incluir información personal o confidencial.

6.4. El Titular del derecho no ofrece ninguna garantía de que el Software funcionará correctamente en caso de

registrarse violaciones de los términos que se describen en el Manual del Usuario o en el presente Contrato.

6.5. El Titular del derecho no garantiza que el Software funcionará correctamente si usted no descarga

regularmente las Actualizaciones que se especifican en la Cláusula 2.5 del presente Contrato.

6.6. El Titular del derecho no garantiza la protección contra las amenazas que se describen en el Manual del

Usuario tras la expiración del período especificado en las Cláusulas 3.2 o 3.3 del presente Contrato o una vez

que se rescinde la Licencia de uso del Software por cualquier motivo.

6.7. EL SOFTWARE SE PROPORCIONA "TAL COMO ESTÁ", Y EL TITULAR DEL DERECHO NO FORMULA

NINGÚN TIPO DE DECLARACIONES Y NO DA NINGÚN TIPO DE GARANTÍAS CON RESPECTO A SU USO

O DESEMPEÑO. EXCEPTO EN EL CASO DE ALGUNA GARANTÍA, CONDICIÓN, DECLARACIÓN O

TÉRMINO CUYO ALCANCE NO PUEDA SER EXCLUIDO O LIMITADO POR LA LEY APLICABLE, EL

TITULAR DEL DERECHO Y SUS SOCIOS NO FORMULAN NINGÚN TIPO DE GARANTÍA, CONDICIÓN,

DECLARACIÓN O TÉRMINO (TANTO EXPRESO COMO IMPLÍCITO, YA SEA CONFORME A DERECHO, DE

ACUERDO CON EL DERECHO COMÚN, LAS COSTUMBRES, EL USO O DE OTRO MODO) CON

RESPECTO A CUALQUIER CUESTIÓN, ENTRE LAS QUE SE INCLUYEN, AUNQUE NO TAXATIVAMENTE,

LA NO VIOLACIÓN DE LOS DERECHOS DE TERCEROS, LA COMERCIABILIDAD, LA CALIDAD

SATISFACTORIA, LA INTEGRACIÓN O SU POSIBILIDAD DE APLICACIÓN A UN FIN PARTICULAR. USTED

ASUME TODAS LAS FALLAS, Y LA TOTALIDAD DEL RIESGO EN LO QUE SE REFIERE AL DESEMPEÑO Y

LA RESPONSABILIDAD DE ELEGIR EL SOFTWARE PARA ALCANZAR LOS RESULTADOS QUE USTED

G U Í A D E L U S U A R I O

6

PRETENDE, Y POR LA INSTALACIÓN, EL USO Y LOS RESULTADOS OBTENIDOS CON EL SOFTWARE.

SIN LIMITAR LAS DISPOSICIONES QUE ANTECEDEN, EL TITULAR DEL DERECHO NO FORMULA

NINGÚN TIPO DE DECLARACIÓN Y NO DA GARANTÍA ALGUNA DE QUE EL SOFTWARE ESTÁ LIBRE DE

ERRORES O EXENTO DE INTERRUPCIONES U OTRO TIPO DE FALLAS O DE QUE EL SOFTWARE

CUMPLIRÁ CON ALGUNO O TODOS SUS REQUISITOS, INDEPENDIENTEMENTE DE QUE HAYAN SIDO O

NO INFORMADOS AL TITULAR DEL DERECHO.

7. Exclusión y limitación de la responsabilidad

EN EL GRADO MÁXIMO PERMITIDO POR LA LEY APLICABLE, EL TITULAR DEL DERECHO O SUS SOCIOS EN

NINGÚN CASO SERÁN RESPONSABLES POR AQUELLOS DAÑOS Y PERJUICIOS ESPECIALES, INCIDENTALES,

PUNITIVOS, INDIRECTOS O CONSECUENTES, SIN IMPORTAR SU TIPO Y NATURALEZA (ENTRE LOS QUE SE

INCLUYEN, AUNQUE NO TAXATIVAMENTE, LOS DAÑOS Y PERJUICIOS POR LUCRO CESANTE O POR

INFORMACIÓN CONFIDENCIAL O DE OTRO TIPO, ASÍ COMO POR INTERRUPCIÓN DE LA ACTIVIDAD

COMERCIAL, PÉRDIDA DE PRIVACIDAD, CORRUPCIÓN, DAÑO Y PÉRDIDA DE DATOS O PROGRAMAS,

IMPOSIBILIDAD DE CUMPLIR CON ALGÚN DEBER, ENTRE ELLOS UN DEBER ESTABLECIDO POR LEY, EL

DEBER DE BUENA FE O EL DEBER DE EJERCER UN CUIDADO RAZONABLE, NEGLIGENCIA, PÉRDIDA

ECONÓMICA O POR CUALQUIER OTRA CLASE DE PÉRDIDA PECUNIARIA O DE OTRO TIPO, SIN IMPORTAR SU

ÍNDOLE Y NATURALEZA) QUE PUEDA SURGIR O, DE ALGÚN MODO, GUARDAR RELACIÓN CON EL USO O LA

IMPOSIBILIDAD DE USAR EL SOFTWARE, LA PRESTACIÓN O FALTA DE PRESTACIÓN DEL SERVICIO DE

SOPORTE U OTRO TIPO DE SERVICIOS, LA INFORMACIÓN, EL SOFTWARE, Y LOS CONTENIDOS

RELACIONADOS A TRAVÉS DEL SOFTWARE O DE OTRA FORMA QUE PUEDAN SURGIR DEL USO DEL

SOFTWARE O, DE LO CONTRARIO, EN VIRTUD O EN RELACIÓN CON UNA DISPOSICIÓN INCLUIDA EN EL

PRESENTE CONTRATO, QUE PUEDA TENER LUGAR A PARTIR DE ALGÚN INCUMPLIMIENTO DEL CONTRATO O

DE UN ILÍCITO (ENTRE LOS QUE SE INCLUYEN NEGLIGENCIA, DECLARACIONES FALSAS, CUALQUIER TIPO DE

OBLIGACIÓN O DEBER DE ESTRICTA RESPONSABILIDAD), O CUALQUIER TIPO DE INCUMPLIMIENTO DE

ALGÚN DEBER ESTABLECIDO POR LEY, O CUALQUIER CLASE DE INCUMPLIMIENTO DE LA GARANTÍA DEL

TITULAR DEL DERECHO O DE CUALQUIERA DE SUS SOCIOS, AUN CUANDO EL TITULAR DEL DERECHO O

ALGUNO DE SUS SOCIOS PUEDAN HABER SIDO INFORMADOS DE LA POSIBILIDAD DE QUE SE SUSCITARAN

TALES DAÑOS Y PERJUICIOS.

USTED ACEPTA QUE, EN CASO DE QUE EL TITULAR DEL DERECHO Y/O SUS SOCIOS FUERAN HALLADOS

RESPONSABLES, LA RESPONSABILIDAD DEL TITULAR DEL DERECHO Y/O SUS SOCIOS SE VERÁ LIMITADA A

LOS COSTOS DEL SOFTWARE. LA RESPONSABILIDAD DEL TITULAR DEL DERECHO Y/O SUS SOCIOS EN

NINGÚN CASO SUPERARÁ LOS CARGOS QUE SE HAN PAGADO AL TITULAR DEL DERECHO O AL SOCIO

(SEGÚN CORRESPONDA) POR EL SOFTWARE.

NADA DE LO ESTIPULADO EN EL PRESENTE EXCLUYE O LIMITA NINGÚN TIPO DE RECLAMO POR MUERTE O

LESIONES PERSONALES. ASIMISMO, EN CASO DE QUE ALGUNA RENUNCIA, EXCLUSIÓN O LIMITACIÓN

INCLUIDA EN EL PRESENTE CONTRATO NO PUEDA SER EXCLUIDA O LIMITADA DE CONFORMIDAD CON LO

ESTABLECIDO POR LA LEY APLICABLE, SOLAMENTE DICHA RENUNCIA, EXCLUSIÓN O LIMITACIÓN NO

TENDRÁ APLICACIÓN PARA USTED, Y USTED SEGUIRÁ ESTANDO OBLIGADO POR LA TOTALIDAD DE LAS

RENUNCIAS, EXCLUSIONES Y LIMITACIONES RESTANTES.

8. GNU y otras licencias de terceros

El Software puede incluir ciertos programas de software para los que se da una licencia (o sublicencia) al usuario en

virtud de la Licencia para el Público en general (General Public License, GPL) de GNU u otras licencias de software

gratuitas similares que, entre otras cosas, permiten que el usuario copie, modifique y redistribuya ciertos programas, o

partes de ellos, y tenga acceso al código fuente (“Software de fuente abierta”). Si tales licencias exigen que para un

software dado que se distribuye a alguna persona en un formato binario ejecutable, el código fuente también esté a

disposición de tales usuarios, en ese caso el código fuente debe estar a su disposición, y para ello debe enviar una

solicitud a source@kaspersky.com o bien el código fuente será suministrado con el Software. Si las licencias para algún

Software de fuente abierta exigen que el Titular del derecho otorgue los derechos de uso, copiado o modificación de un

programa de Software de fuente abierta que sean más amplios que los derechos que se otorgan en el presente

Contrato, en ese caso tales derechos tomarán precedencia con respecto a los derechos y restricciones que se

establecen en el presente.

9. Titularidad de la propiedad intelectual

9.1 Usted acepta que el Software y la autoría, los sistemas, ideas y métodos de operación, al igual que la

documentación y otro tipo de información que contenga el Software, son propiedad intelectual patentada y/o los

valiosos secretos comerciales del Titular del derecho o sus socios, y que el Titular del derecho y sus socios,

según corresponda, gozan de la protección de la ley civil y penal, así como de la ley de derechos de autor,

secretos comerciales, marcas comerciales y patentes de la Federación Rusa, la Unión Europea y los Estados

Unidos, al igual que de la protección de las leyes de otros países y de tratados internacionales. El presente

Contrato no le confiere ningún tipo de derechos con respecto a la propiedad intelectual, incluidas cualquiera de

C O N T R A T O D E L I C E N C I A D E U S U A R I O FIN A L D E KA S P E R S K Y L AB

7

las Marcas comerciales o Marcas de servicio del Titular del derecho y/o sus socios (las “Marcas comerciales”).

Usted podrá usar las Marcas comerciales solamente en la medida en que lo haga para identificar la producción

impresa que genera el Software, de conformidad con la práctica aceptada para marcas comerciales, lo que

incluye la identificación del nombre del titular de la Marca comercial. Dicho uso de una Marca comercial no le

confiere ningún tipo de derecho de titularidad con respecto a la Marca comercial. El Titular del derecho y/o sus

socios poseen y retienen la totalidad de los derechos, títulos e intereses en y con respecto al Software, lo que

incluye, aunque no taxativamente, cualquier tipo de corrección de errores, mejoras, Actualizaciones u otra clase

de modificaciones del Software, independientemente de que sean efectuadas por el Titular del derecho o por

algún tercero, al igual que la totalidad de los derechos de autor, patentes, derechos de secreto comercial,

marcas comerciales y demás derechos de propiedad intelectual que se establezcan en él. La posesión,

instalación o uso que usted haga del Software no le transfiere ningún título con respecto a la propiedad

intelectual del Software, y usted no adquirirá ningún tipo de derecho con respecto al Software, excepto por los

que se establecen expresamente en el presente Contrato. Todas las copias del Software que se realicen en

virtud del presente deben contener los mismos avisos de índole propietaria que aparecen en el Software.

Excepto que se lo estipule en el presente, este Contrato no le confiere ningún tipo de derecho de propiedad

intelectual con respecto al Software, y usted reconoce que la Licencia, tal como se define en más detalle en el

presente, concedida en virtud del presente Contrato, solamente le confiere un derecho de uso limitado en virtud

de los términos y condiciones del presente Contrato. El Titular del derecho se reserva todos los derechos que

no le son expresamente conferidos a usted en el presente Contrato.

9.2 Usted reconoce que el código fuente, el código de activación y/o el archivo de llave de licencia para el Software

son propiedad del Titular del derecho y constituyen secretos comerciales de dicho Titular del derecho. Usted se

compromete a no modificar, ni adaptar, traducir, revertir la ingeniería, descompilar, desarmar o, de otro modo,

tratar de descubrir el código fuente del Software de ninguna manera.

9.3 Usted se compromete a no modificar ni alterar el Software de manera alguna. Usted no deberá retirar o alterar

ningún aviso de derecho de autor u otro tipo de aviso de carácter propietario de ninguna copia del Software.

10. Ley rectora; arbitraje

El presente Contrato se regirá e interpretará de conformidad con las leyes de la Federación Rusa, sin

hacer referencia a las normas y principios sobre conflictos de leyes. El presente Contrato no se

regirá por la Convención de las Naciones Unidas sobre Contratos de Compraventa Internacional de

Mercaderías, cuya aplicación queda expresamente excluida. Toda disputa que pueda surgir de la

interpretación o aplicación de los términos del presente Contrato o de alguna violación de este se

resolverá, a menos que se resuelva por negociación directa, en la Corte Internacional de Arbitraje

Comercial de la Cámara de Comercio e Industria de la Federación Rusa en Moscú, Federación

Rusa. Todo laudo pronunciado por el árbitro tendrá carácter definitivo y vinculante para las partes y

cualquier tribunal con jurisdicción competente podrá hacer valer toda sentencia que emane de dicho

laudo arbitral. Nada de lo dispuesto en esta Sección 10 impedirá que una Parte trate de obtener una

reparación imparcial de un tribunal con jurisdicción competente, tanto antes como durante o después

de un proceso de arbitraje.

11. Plazo para el inicio de acciones

Ninguna de las partes podrá iniciar una acción, independientemente de su forma, que surja de las transacciones que se

llevan a cabo en virtud del presente Contrato más de un (1) año después de la fecha en que surge el derecho de acción

o del momento en que se lo descubrió, excepto en el caso de una acción por infracción de los derechos de propiedad

intelectual, la cual podrá ser iniciada dentro del plazo máximo reglamentario aplicable.

12. Totalidad del acuerdo; divisibilidad; sin renuncia

El presente Contrato constituye la totalidad del acuerdo entre usted y el Titular del derecho y revoca cualquier otro

acuerdo, propuesta, comunicación o publicidad previos, expresados en forma verbal o escrita, con respecto al Software

o al asunto del presente Contrato. Usted reconoce que ha leído el presente Contrato, que lo comprende y acepta estar

obligado por sus términos. Si un tribunal con jurisdicción competente considera que alguna disposición del presente

Contrato es inválida, nula o inaplicable por algún motivo, en forma total o parcial, se interpretará dicha disposición de un

modo más acotado de modo tal que pase a ser legal y aplicable, y la totalidad del Contrato no perderá valor debido a

ello, y el resto del Contrato seguirá teniendo pleno vigor y efecto, en el máximo grado permitido por la ley o el sistema de

equidad, pero siempre preservando, en el máximo grado posible, su intención original. Ninguna renuncia a alguna

disposición o condición establecida en el presente tendrá validez a menos que se la exprese por escrito y tenga su firma

y la firma de un representante autorizado del Titular del derecho, siempre que ninguna renuncia a un incumplimiento de

una de las disposiciones del presente Contrato constituya una renuncia a un incumplimiento previo, simultáneo o

posterior. El hecho de que el Titular del derecho no insista o no haga valer el estricto cumplimiento de alguna disposición

G U Í A D E L U S U A R I O

8

del presente Contrato o alguno de sus derechos, no podrá ser considerado como una renuncia a tal disposición o

derecho.

13. Información de contacto del Titular del derecho

Si tiene alguna pregunta en relación con el presente Contrato o si desea contactarse con el Titular del derecho por algún

motivo, comuníquese con nuestro Departamento de Servicio al Cliente, a:

Kaspersky Lab ZAO, 10 build. 1, 1st Volokolamsky Proezd

Moscow, 123060

Russian Federation

Tel.: +7-495-797-8700

Fax: +7-495-645-7939

Correo electrónico: info@kaspersky.com

Sitio web: www.kaspersky.com

© 1997-2010 Kaspersky Lab ZAO. Todos los derechos reservados. El Software y cualquier tipo de documentación que lo

acompaña gozan del derecho de autor y están protegidos por las leyes de derecho de autor y los tratados

internacionales de derechos de autor, al igual que por otras leyes y tratados de propiedad intelectual.

9

ÍNDICE DE CONTENIDO

CONTRATO DE LICENCIA DE USUARIO FINAL DE KASPERSKY LAB .................................................................... 3

KASPERSKY MOBILE SECURITY 9.0 ....................................................................................................................... 14

Información acerca de la aplicación ....................................................................................................................... 15

Fuentes de información para búsquedas adicionales ...................................................................................... 15

Contacto con el Departamento de ventas ........................................................................................................ 16

Foros de discusión en Internet sobre las aplicaciones Kaspersky Lab ............................................................ 16

Novedades de Kaspersky Mobile Security 9.0 ....................................................................................................... 16

Requisitos hardware y software ............................................................................................................................. 17

Kit de distribución .................................................................................................................................................. 17

KASPERSKY MOBILE SECURITY 9.0 PARA S.O. SYMBIAN ................................................................................... 18

Instalación de Kaspersky Mobile Security 9.0 ........................................................................................................ 18

Desinstalación de la aplicación .............................................................................................................................. 19

Actualización de la versión 8.0 a la versión 9.0 ..................................................................................................... 22

Primeros pasos ...................................................................................................................................................... 22

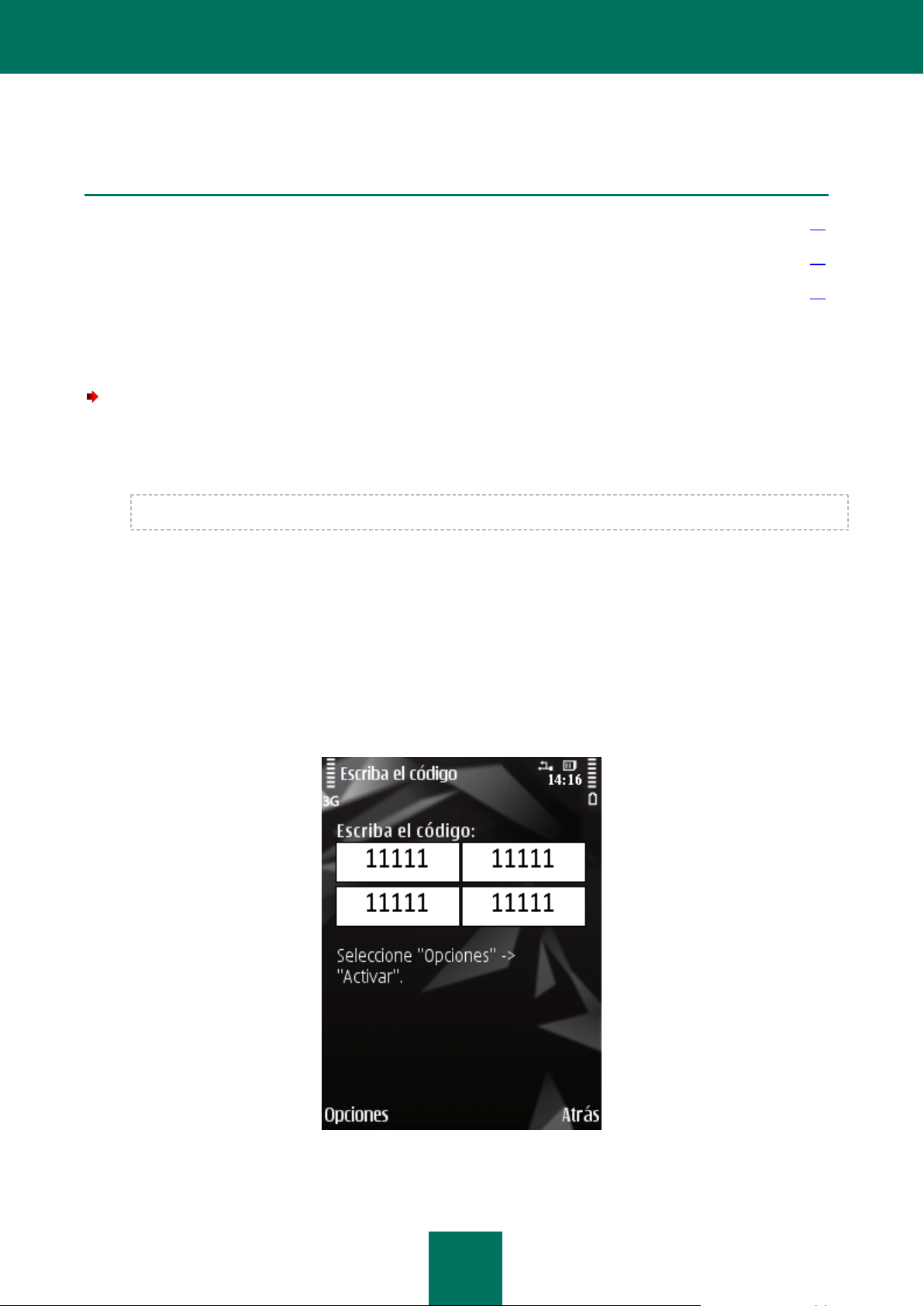

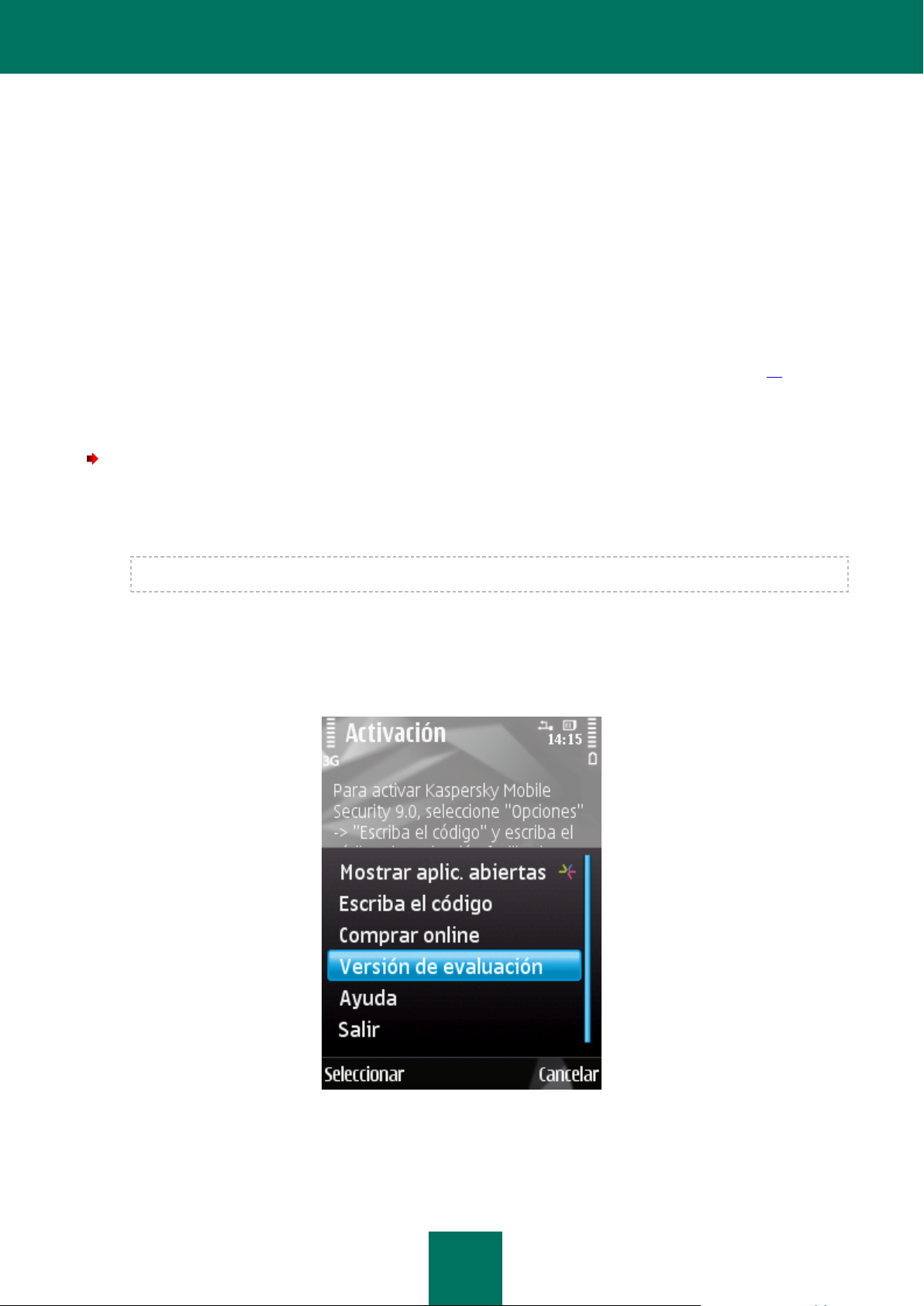

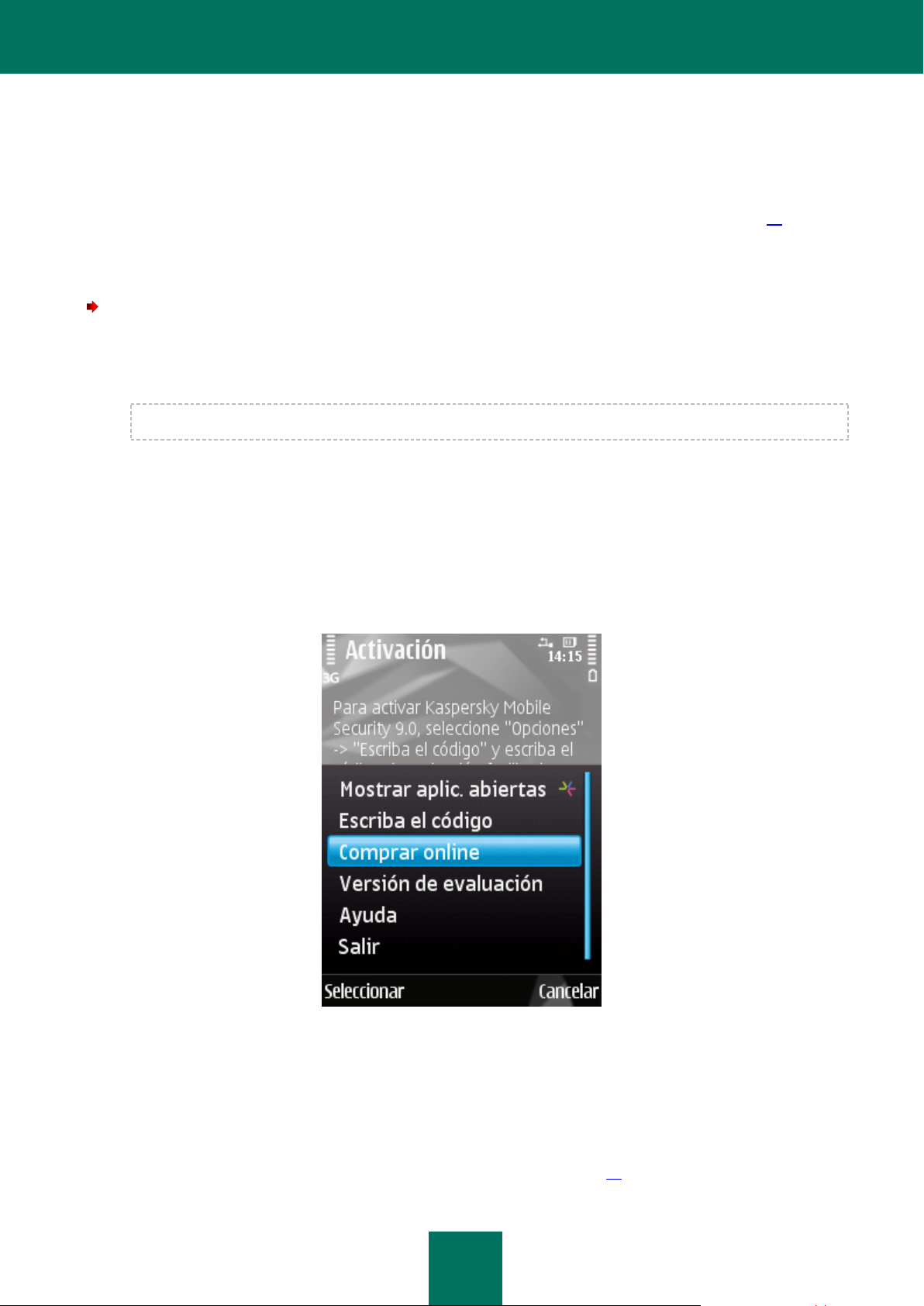

Activación de la aplicación ............................................................................................................................... 23

Introducción del código secreto ........................................................................................................................ 27

Ejecución de la aplicación ................................................................................................................................ 27

Actualización de las bases de aplicación ......................................................................................................... 28

Análisis del dispositivo en busca de virus ........................................................................................................ 28

Información acerca de la aplicación ................................................................................................................. 28

Administración de la licencia .................................................................................................................................. 28

Acerca del Contrato de licencia ........................................................................................................................ 29

Acerca de las licencias de Kaspersky Mobile Security ..................................................................................... 29

Acerca de los archivos llave de Kaspersky Mobile Security ............................................................................. 30

Visualización de la información de licencia ...................................................................................................... 30

Renovación de la licencia................................................................................................................................. 31

Interfaz del programa ............................................................................................................................................. 33

Icono de protección .......................................................................................................................................... 33

Ventana de estado de la protección ................................................................................................................. 33

Pestañas de la aplicación................................................................................................................................. 35

Pestañas de la aplicación................................................................................................................................. 36

Protección del sistema de archivos ....................................................................................................................... 36

Acerca de Protección ....................................................................................................................................... 37

Activación y desactivación del componente de Protección .............................................................................. 37

Configuración de la cobertura de protección .................................................................................................... 38

Selección de la acción aplicada a los objetos detectados ................................................................................ 39

Parámetros predeterminados de la protección de archivos ............................................................................. 40

Análisis del dispositivo ................................................................................................................................ ........... 40

Acerca del análisis del dispositivo .................................................................................................................... 41

Ejecución manual del análisis ................................................................................................ .......................... 41

Ejecución manual de un análisis ...................................................................................................................... 43

Selección del tipo de objeto para analizar ........................................................................................................ 44

Selección de la acción aplicada a los objetos detectados ................................................................................ 45

Configuración del análisis de archivadores comprimidos ................................................................................. 47

Restauración de los parámetros de análisis predeterminados ......................................................................... 48

G U Í A D E L U S U A R I O

10

Cuarentena de objetos posiblemente infectados ................................................................................................... 48

Acerca de la cuarentena .................................................................................................................................. 49

Visualización de objetos en cuarentena ........................................................................................................... 49

Restauración de objetos desde la cuarentena ................................................................................................. 50

Eliminación de objetos en cuarentena ............................................................................................................. 50

Filtrado de llamadas y mensajes SMS entrantes ................................................................................................... 50

Acerca del componente Anti-Spam .................................................................................................................. 51

Modos del componente Anti-Spam .................................................................................................................. 52

Cambio del modo de funcionamiento Anti-Spam ............................................................................................. 52

Creación de una lista negra ............................................................................................................................. 53

Creación de una lista blanca ............................................................................................................................ 56

Respuesta a llamadas y mensajes SMS de contactos no incluidos en la libreta ............................................. 59

Respuesta a mensajes SMS de remitentes no numéricos ............................................................................... 60

Selección de una respuesta a mensajes SMS entrantes ................................................................................. 61

Selección de una respuesta a llamadas entrantes ........................................................................................... 62

Restricción a llamadas y mensajes SMS salientes. Control parental .................................................................... 63

Acerca de Control parental ............................................................................................................................... 63

Modos del control parental ............................................................................................................................... 64

Modificación de modo del Control parental ...................................................................................................... 64

Creación de una lista negra ............................................................................................................................. 65

Creación de una lista blanca ............................................................................................................................ 68

Protección de datos en caso de pérdida o robo del dispositivo ............................................................................. 71

Acerca del componente Antirrobo .................................................................................................................... 72

Bloqueo del dispositivo..................................................................................................................................... 72

Eliminación de datos personales ...................................................................................................................... 74

Creación de una lista de objetos que deben eliminarse ................................................................................... 76

Supervisión del cambio de la tarjeta SIM del dispositivo .................................................................................. 77

Determinación de las coordenadas geográficas del dispositivo ....................................................................... 78

Ejecución remota de las funciones Antirrobo ................................................................................................... 80

Ocultación de datos personales ............................................................................................................................. 81

Protección de privacidad .................................................................................................................................. 82

Modos de la Protección de privacidad ............................................................................................................. 82

Cambio del modo de Protección de privacidad ................................................................................................ 83

Ejecución automática de la Protección de privacidad ...................................................................................... 83

Ejecución remota de la Protección de privacidad ............................................................................................. 84

Creación de una lista de contactos protegidos ................................................................................................. 86

Selección de objetos para proteger: Protección de privacidad ......................................................................... 88

Filtrado de la actividad en red con el Firewall ........................................................................................................ 89

Acerca de Firewall ............................................................................................................................................ 90

Niveles de seguridad del Firewall ..................................................................................................................... 90

Selección del nivel de seguridad del Firewall ................................................................................................... 90

Notificación de intento de conexión .................................................................................................................. 91

Cifrado de datos personales .................................................................................................................................. 92

Acerca del componente de cifrado ................................................................................................................... 92

Cifrado de datos ............................................................................................................................................... 93

Descifrado de datos ......................................................................................................................................... 94

Bloqueo del acceso a los datos cifrados .......................................................................................................... 95

Actualización de las bases de aplicación ............................................................................................................... 96

Acerca de la actualización de las bases de aplicación ..................................................................................... 97

Í N D I C E D E C O N T E N I D O

11

Visualización de la información de las bases ................................................................................................... 97

Ejecución manual de una actualización ........................................................................................................... 98

Planificación de análisis ................................................................................................................................... 99

Actualización en itinerancia ............................................................................................................................ 100

Configuración de los parámetros de conexión Internet .................................................................................. 101

Informes de actividad de la aplicación ................................................................................................................. 102

Acerca de los informes ................................................................................................................................... 102

Visualización de entradas del informes .......................................................................................................... 103

Eliminación de entradas del informe .............................................................................................................. 103

Configuración de parámetros avanzados ............................................................................................................ 104

Modificación del código secreto ..................................................................................................................... 104

Visualización de avisos .................................................................................................................................. 104

Configuración de notificaciones de sonido ..................................................................................................... 105

Control de la retroiluminación ......................................................................................................................... 105

Visualización de la ventana de estado ........................................................................................................... 106

Visualización del icono de protección ............................................................................................................ 107

KASPERSKY MOBILE SECURITY 9.0 PARA MICROSOFT WINDOWS MOBILE .................................................. 109

Instalación de Kaspersky Mobile Security 9.0 ...................................................................................................... 109

Desinstalación de la aplicación ............................................................................................................................ 110

Actualización de la versión 8.0 a la versión 9.0 ................................ ................................................................... 112

Primeros pasos .................................................................................................................................................... 113

Activación de la aplicación ............................................................................................................................. 113

Introducción del código secreto ...................................................................................................................... 116

Ejecución de la aplicación .............................................................................................................................. 117

Actualización de las bases de aplicación ....................................................................................................... 117

Análisis del dispositivo en busca de virus ...................................................................................................... 117

Información acerca de la aplicación ............................................................................................................... 118

Administración de la licencia .......................................................................................................................... 118

Interfaz del programa ........................................................................................................................................... 123

Ventana de estado de la protección ............................................................................................................... 123

Pestañas de la aplicación............................................................................................................................... 125

Protección del sistema de archivos ..................................................................................................................... 126

Acerca de Protección ..................................................................................................................................... 127

Activación y desactivación del componente de Protección ............................................................................ 127

Selección de la acción aplicada a los objetos detectados .............................................................................. 128

Análisis del dispositivo ................................................................................................................................ ......... 129

Acerca de los análisis a petición .................................................................................................................... 130

Ejecución manual del análisis ................................................................................................ ........................ 130

Ejecución manual de un análisis .................................................................................................................... 132

Selección del tipo de objeto para analizar ...................................................................................................... 133

Configuración del análisis de archivadores comprimidos ............................................................................... 134

Selección de la acción aplicada a los objetos detectados .............................................................................. 135

Cuarentena de objetos maliciosos ....................................................................................................................... 136

Acerca de la cuarentena ................................................................................................................................ 136

Visualización de objetos en cuarentena ......................................................................................................... 137

Restauración de objetos desde la cuarentena ............................................................................................... 137

Eliminación de objetos en cuarentena ........................................................................................................... 138

Filtrado de llamadas y mensajes SMS entrantes ................................................................................................. 138

G U Í A D E L U S U A R I O

12

Acerca del componente Anti-Spam ................................................................................................................ 139

Modos del componente Anti-Spam ................................................................................................................ 140

Cambio del modo Anti-Spam ......................................................................................................................... 140

Creación de una lista negra ........................................................................................................................... 141

Creación de una lista blanca .......................................................................................................................... 144

Respuesta a llamadas y mensajes SMS de contactos no incluidos en la libreta ........................................... 147

Respuesta a mensajes SMS de remitentes no numéricos ............................................................................. 148

Selección de una respuesta a mensajes SMS entrantes ............................................................................... 149

Selección de una respuesta a llamadas entrantes ......................................................................................... 150

Restricción a llamadas y mensajes SMS salientes. Control parental .................................................................. 151

Acerca de Control parental ............................................................................................................................. 152

Modos del control parental ............................................................................................................................. 152

Activación / Desactivación del Control parental ............................................................................................. 152

Creación de una lista negra ........................................................................................................................... 153

Creación de una lista blanca .......................................................................................................................... 156

Protección de datos en caso de pérdida o robo del dispositivo ........................................................................... 159

Acerca del componente Antirrobo .................................................................................................................. 160

Bloqueo del dispositivo................................................................................................................................... 161

Eliminación de datos personales .................................................................................................................... 162

Creación de la lista de datos que deben eliminarse ....................................................................................... 165

Supervisión del cambio de la tarjeta SIM del dispositivo ................................................................................ 166

Determinación de las coordenadas geográficas del dispositivo ..................................................................... 167

Ejecución remota de las funciones Antirrobo ................................................................................................. 169

Ocultación de datos personales ........................................................................................................................... 170

Protección de privacidad ................................................................................................................................ 171

Modos de Protección de privacidad ............................................................................................................... 171

Activación / Desactivación de la Protección de privacidad ............................................................................. 171

Ejecución automática de la Protección de privacidad .................................................................................... 172

Ejecución remota de la Protección de privacidad ........................................................................................... 173

Creación de una lista de contactos protegidos ............................................................................................... 175

Selección de objetos para proteger: Protección de privacidad ....................................................................... 177

Filtrado de la actividad en red con el Firewall ...................................................................................................... 179

Acerca de Firewall .......................................................................................................................................... 179

Activación / Desactivación del Firewall........................................................................................................... 179

Selección del nivel de seguridad del Firewall ................................................................................................. 179

Cifrado de datos personales ................................................................................................................................ 180

Acerca del componente de cifrado ................................................................................................................. 180

Cifrado de datos ............................................................................................................................................. 181

Descifrado de datos ....................................................................................................................................... 182

Bloqueo del acceso a los datos cifrados ........................................................................................................ 184

Actualización de las bases de aplicación ............................................................................................................. 185

Acerca de la actualización de las bases de aplicación ................................................................................... 185

Visualización de la información de las bases ................................................................................................. 186

Actualización manual ..................................................................................................................................... 187

Actualizaciones planificadas .......................................................................................................................... 188

Actualización en itinerancia ............................................................................................................................ 189

Informes de actividad de la aplicación ................................................................................................................. 190

Acerca de los informes ................................................................................................................................... 190

Visualización de las entradas de informes ..................................................................................................... 190

Í N D I C E D E C O N T E N I D O

13

Eliminación de entradas del registro .............................................................................................................. 191

Configuración de parámetros avanzados ............................................................................................................ 192

Modificación del código secreto ..................................................................................................................... 192

Visualización de avisos .................................................................................................................................. 193

Configuración de notificaciones de sonido ..................................................................................................... 194

CONTACTO CON EL SERVICIO DE SOPORTE TÉCNICO .................................................................................... 195

GLOSARIO ................................................................................................................................................................ 196

KASPERSKY LAB ..................................................................................................................................................... 199

CRYPTOEX OOO ..................................................................................................................................................... 200

ÍNDICE ...................................................................................................................................................................... 201

14

KASPERSKY MOBILE SECURITY 9.0

Kaspersky Mobile Security 9.0 asegura la protección de dispositivos móviles bajo sistemas operativos Symbian OS y

Microsoft Windows Mobile contra amenazas conocidas o nuevas y mensajes SMS no solicitados. La aplicación permite

administrar los mensajes SMS salientes, vigilar la actividad de red y proteger la información confidencial contra accesos

no autorizados. Los componente del programa procesan por separado cada tipo de amenaza. Esto permite ajustar los

parámetros de aplicación en función de las necesidades del usuario.

Kaspersky Mobile Security 9.0 incluye los componentes de protección siguientes:

Protección. Protege el sistema de archivos del dispositivo móvil contra infecciones. El componente de

Protección se inicia junto con el sistema operativo, permanece en la memoria desde donde comprueba todos

los archivos abiertos, guardados o ejecutados en el dispositivo, incluyendo en tarjetas de memoria. Además, la

Protección comprueba todos los archivos entrantes en busca de virus conocidos. Es posible seguir trabajando

con un archivo si dicho objeto no está infectado o ha sido reparado con éxito.

Análisis del dispositivo. Ayuda a encontrar y neutraliza objetos maliciosos en el dispositivo. Conviene analizar

el dispositivo regularmente para evitar la propagación de objetos maliciosos que no hayan sido descubiertos por

el componente de Protección.

Anti-Spam. Comprueba todas las llamadas y todos los mensajes SMS entrantes por si son indeseados. El

componente permite bloquear todas las llamadas y todos los mensajes SMS que se consideren como no

solicitados.

Control parental. Comprueba los mensajes salientes y evita el envío de llamadas o mensajes SMS a números

de abonados previamente especificados.

Antirrobo. Protege la información del dispositivo contra el acceso no autorizado, en caso de pérdida o de robo.

Este componente permite bloquear el dispositivo en caso de robo o de pérdida, eliminar la información

confidencial, controlar el uso de la tarjeta SIM y determinar las coordenadas geográficas del dispositivo (si el

dispositivo móvil integra un receptor GPS).

Protección de privacidad. Oculta la información confidencial del usuario cuando otras personas utilizan el

dispositivo . El componente permite visualizar u ocultar toda la información relacionada con los números de

abonados especificados, por ejemplo, los detalles en la lista de Contactos, la correspondencia de SMS o las

entradas del histórico de llamadas. El componente permite ocultar la entrega de llamadas y mensajes SMS

entrantes provenientes de números favoritos.

Firewall. Comprueba las conexiones de red del dispositivo móvil. El componente permite configurar las

conexiones que están autorizadas o prohibidas.

Cifrado. Evita que la información pueda ser consultada por terceros, incluso si consiguen tener acceso al

terminal móvil. El componente permite cifrar cualquier cantidad de carpetas (salvo las de sistema) que se

encuentren en la memoria del dispositivo o en una tarjeta de memoria. Los datos dentro de una carpeta sólo

están disponibles después de introducir el código secreto.

Además, la aplicación contiene un conjunto de funciones de servicio. Están diseñadas para mantener la aplicación

actualizada, mejorar sus prestaciones y ayudar al usuario.

Actualización de las bases de aplicación. Esta función mantiene actualizadas las bases de datos de Kaspersky

Mobile Security 9.0.

Estado de la protección. El estado de los componentes de programa aparece visualizado en pantalla. Gracias a

la información presentada, puede apreciar el estado de protección actual del dispositivo.

Informe de eventos. Cada componente de aplicación posee su propio registro de eventos con información

acerca de su actividad (por ejemplo, operación completada, datos del objeto bloqueado, informe de análisis,

actualizaciones, etc.).

Licencia: Cuando compra Kaspersky Mobile Security 9.0, se formaliza un contrato de licencia entre usted y

Kaspersky Lab, de acuerdo con el cual puede utilizar la aplicación y tener acceso a actualizaciones de las

K A S P E R S K Y MO BI L E SE C U R I T Y 9. 0

15

bases de aplicación así como al Soporte Técnico durante un tiempo determinado. Las condiciones de uso y

EN ESTA SECCIÓN

Información acerca de la aplicación ................................................................................................................................ 15

Novedades de Kaspersky Mobile Security 9.0 ................................................................................................................ 16

Requisitos hardware y software ...................................................................................................................................... 17

Kit de distribución ............................................................................................................................................................ 17

EN ESTA SECCIÓN

Fuentes de información para búsquedas adicionales...................................................................................................... 15

Contacto con el Departamento de ventas ....................................................................................................................... 16

Foros de discusión en Internet sobre las aplicaciones Kaspersky Lab............................................................................ 16

otras informaciones requeridas para el funcionamiento de todas las características de la aplicación aparecen

descritas en la licencia.

La opción Licencia le permite obtener un informe detallado de la licencia activa así como renovarla.

La aplicación Kaspersky Mobile Security 9.0 no está prevista para creación y restauración de copias de seguridad.

INFORMACIÓN ACERCA DE LA APLICACIÓN

Si tiene cualquier pregunta relativa a la compra, instalación o uso de Kaspersky Anti-Virus Mobile Security, puede

obtener fácilmente respuestas.

Kaspersky Lab ofrece varias fuentes de información acerca de la aplicación, pudiendo elegir la más adecuada en función

de la importancia y urgencia de su consulta.

FUENTES DE INFORMACIÓN PARA BÚSQUEDAS ADICIONALES

Puede consultar las fuentes de información siguientes acerca de la aplicación:

sitio Web de la aplicación Kaspersky Lab;

la página de la aplicación en la Base de conocimientos (Knowledge Base) del sitio Web del Servicio de Soporte

Técnico;

el sistema de Ayuda y los consejos integrados;

la documentación instalada de la aplicación.

Página del sitio Web de Kaspersky

http://www.kasperskytienda.es/fiche.html?refProduct=2528&REF=650241

Utilice esta página para obtener información general acerca de las características y opciones de Kaspersky Mobile

Security. Puede comprar Kaspersky Mobile Security en nuestra tienda en línea (E-Store).

G U Í A D E L U S U A R I O

16

La página de la aplicación del sitio Web del Servicio de Soporte Técnico (en la Base de

conocimientos o Knowledge Base).

http://support.kaspersky.es

Esta página contiene artículos publicados por los expertos del Servicio de Soporte Técnico.

Los artículos contienen información útil, recomendaciones, una página de preguntas frecuentes (FAQ) que cubren la

compra, instalación y utilización de Kaspersky Mobile Security. Están organizados por temas, por ejemplo "Work

with key files" (Operar con archivos llave), "Database Udpate" (Actualización de las bases) o "Troubleshooting"

(Solución de problemas). Los artículos ofrecen respuestas a preguntas acerca de Kaspersky Mobile Security así

como otros productos Kaspersky Lab. También pueden incluir noticias del Servicio de Soporte Técnico.

El sistema de Ayuda instalado

El paquete de instalación de la aplicación incluye ayuda tanto en formato de archivo como ayudas contextuales.

Para abrir la ayuda contextual, elija la pestaña correspondiente y seleccione Ayuda.

La documentación instalada

La Guía de usuario contiene información detallada acerca de las funciones de la aplicación y su utilización, junto con

recomendaciones de configuración de la aplicación.

El documento se suministra en formato PDF dentro del paquete de distribución de Kaspersky Mobile Security.

También puede descargar estos documentos en formato digital desde el sitio Web de Kaspersky Lab.

CONTACTO CON EL DEPARTAMENTO DE VENTAS

Si tiene preguntas sobre cómo seleccionar o adquirir Kaspersky Internet Security, o sobre cómo ampliar su licencia,

puede ponerse en contacto con el Departamento comercial (http://www.kaspersky.com/sp/contacts).

Puede contactar con el Departamento de Ventas a través del siguiente correo electrónico: retail@kaspersky.es.

FOROS DE DISCUSIÓN EN INTERNET SOBRE LAS APLICACIONES KASPERSKY LAB

Si su pregunta no requiere respuesta urgente, puede intercambiar con los especialistas de Kaspersky Lab y otros

usuarios de aplicaciones antivirus de Kaspersky Lab en nuestro foro en la dirección http://forum.kaspersky.com.

Este Foro permite consultar temas existentes, dejar comentarios, crear temas nuevos y utilizar el motor de búsqueda.

NOVEDADES DE KASPERSKY MOBILE SECURITY 9.0

A continuación se ofrece la relación detallada de las novedades de Kaspersky Mobile Security 9.0.

Novedades en la protección:

Acceso protegido por código secreto a la aplicación.

El paquete Kaspersky Mobile Security 9.0 incluye el componente Protección de privacidad, que evita el acceso

no autorizado a los datos personales del usuario por personas no autorizadas que utilicen temporalmente el

dispositivo. El componente oculta los eventos de datos correspondientes a una lista definida de números. La

Protección de privacidad no revela en ningún caso su actividad, lo que significa que no aparece ninguna

indicación acerca de la existencia de datos ocultos dentro del dispositivo.

K A S P E R S K Y MO BI L E SE C U R I T Y 9. 0

17

El módulo de cifrado ha sido actualizado para implementar el bloqueo de acceso a cualquier cantidad de

archivos almacenados en la memoria del dispositivo o en una tarjeta de memoria. En modo de cifrado, el

componente protege y bloquea automáticamente el acceso a los datos confidenciales al finalizar un cierto

periodo de tiempo.

Se implementa un nuevo acercamiento a la gestión de la protección del dispositivo: el usuario puede activar y

desactivar cualquier componente en función de la característica deseada.

Ahora es posible comprar un código de activación y renovar la licencia en línea, directamente desde el

dispositivo móvil.

REQUISITOS HARDWARE Y SOFTWARE

Kaspersky Mobile Security 9.0 está diseñado para ser instalado en dispositivos móviles con alguno de los sistemas

operativos siguientes:

Symbian OS 9.1, 9.2, 9.3 y 9.4 Series 60 UI.

Microsoft Windows Mobile 5.0, 6.0, 6.1 ó 6.5.

KIT DE DISTRIBUCIÓN

Puede comprar Kaspersky Mobile Security en línea, en tal caso el paquete de distribución y la documentación de la

aplicación se suministran siempre en formato digital. También puede comprar Kaspersky Mobile Security en todas las

buenas tiendas de venta al público y por teléfono. Para obtener información detallada acerca de la compra y obtención

del kit de distribución de la aplicación, póngase en contacto con nuestro Departamento Comercial en la dirección

retail@kaspersky.es.

18

KASPERSKY MOBILE SECURITY 9.0 PARA

EN ESTA SECCIÓN

Instalación de Kaspersky Mobile Security 9.0 ................................................................................................................. 18

Desinstalación de la aplicación ....................................................................................................................................... 19

Actualización de la versión 8.0 a la versión 9.0 ............................................................................................................... 22

Primeros pasos ............................................................................................................................................................... 22

Administración de la licencia ........................................................................................................................................... 28

Interfaz del programa ...................................................................................................................................................... 33

Protección del sistema de archivos ................................................................................................................................ 36

Análisis del dispositivo ..................................................................................................................................................... 40

Cuarentena de objetos posiblemente infectados ............................................................................................................. 48

Filtrado de llamadas y mensajes SMS entrantes ............................................................................................................ 50

Restricción a llamadas y mensajes SMS salientes. Control parental .............................................................................. 63

Protección de datos en caso de pérdida o robo del dispositivo ....................................................................................... 71

Ocultación de datos personales ...................................................................................................................................... 81

Filtrado de la actividad en red. Firewall ........................................................................................................................... 89

Cifrado de datos personales ............................................................................................................................................ 92

Actualización de las bases de aplicación ........................................................................................................................ 96

Informes de actividad de la aplicación ........................................................................................................................... 102

Configuración de parámetros avanzados ...................................................................................................................... 104

S.O. SYMBIAN

Esta sección describe el funcionamiento de Kaspersky Mobile Security 8.0 para dispositivos móviles bajo Symbian

versión 9.1, 9.2, 9.3 y 9.4 Series 60 UI.

INSTALACIÓN DE KASPERSKY MOBILE SECURITY 9.0

La instalación de la aplicación en un dispositivo móvil se realiza en varios pasos.

K A S P E R S K Y MO B I L E SE C U R I T Y 9. 0 P A R A S . O . S Y M B I A N

19

Para instalar Kaspersky Mobile Security 9.0:

1. Conecte el dispositivo móvil al equipo.

Para modelos Nokia, se recomienda utilizar la aplicación Nokia PC Suite.

2. Realice una de las siguientes acciones:

Si compró el programa en un CD, ejecute la instalación automática de Kaspersky Mobile Security 9.0 desde

el CD.

Si compró el paquete de distribución por Internet, cópielo al dispositivo móvil, utilizando cualquiera de estos

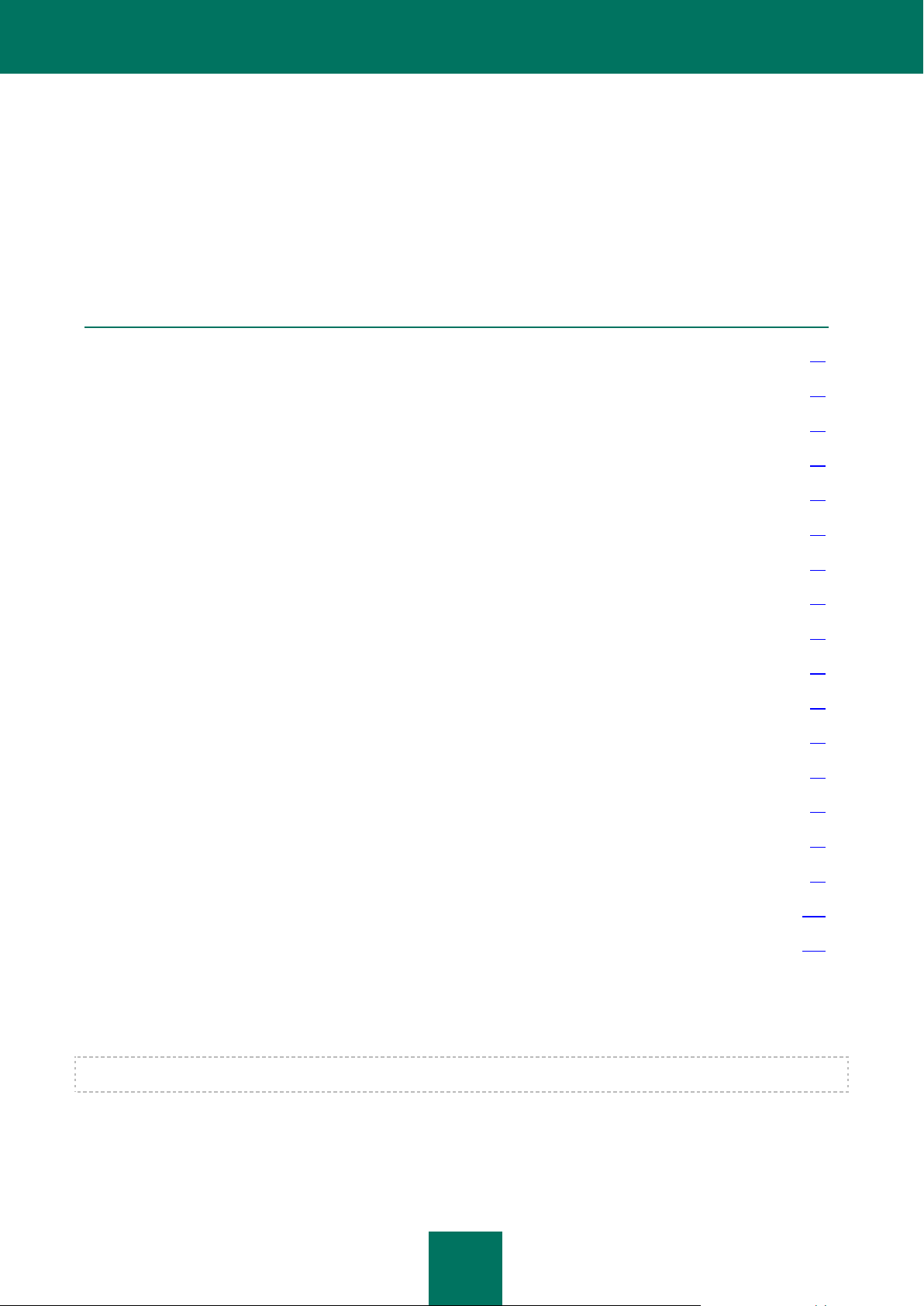

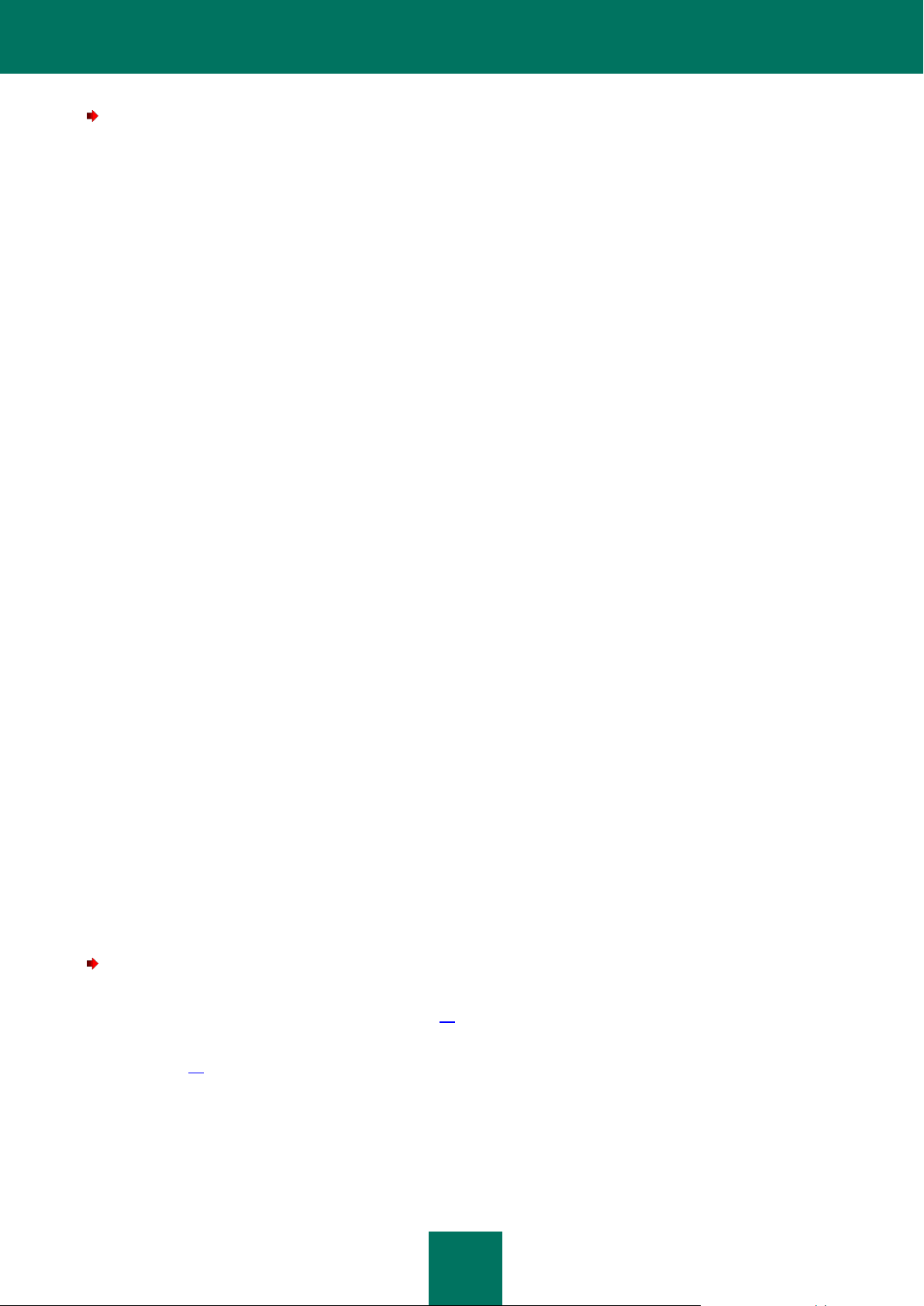

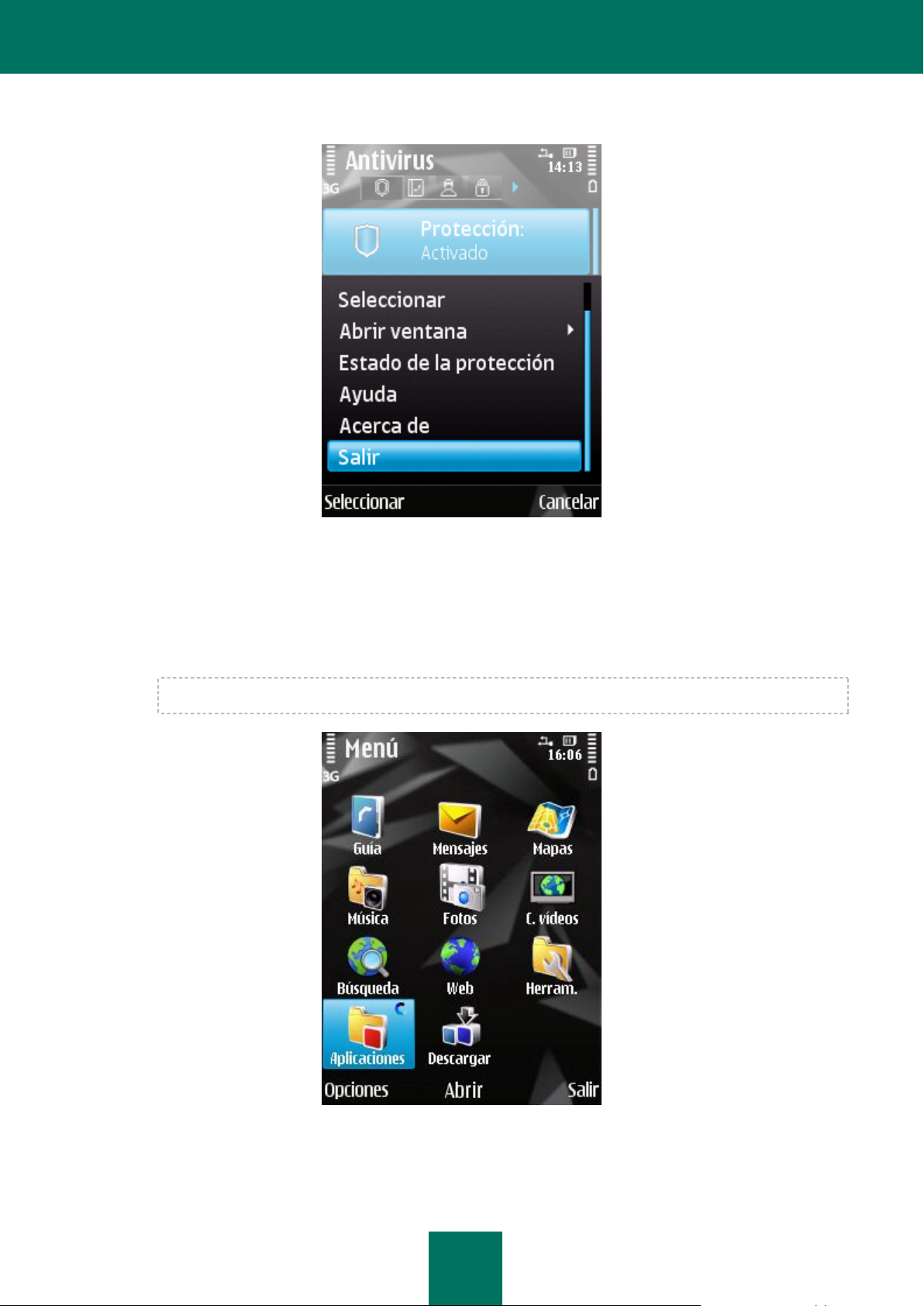

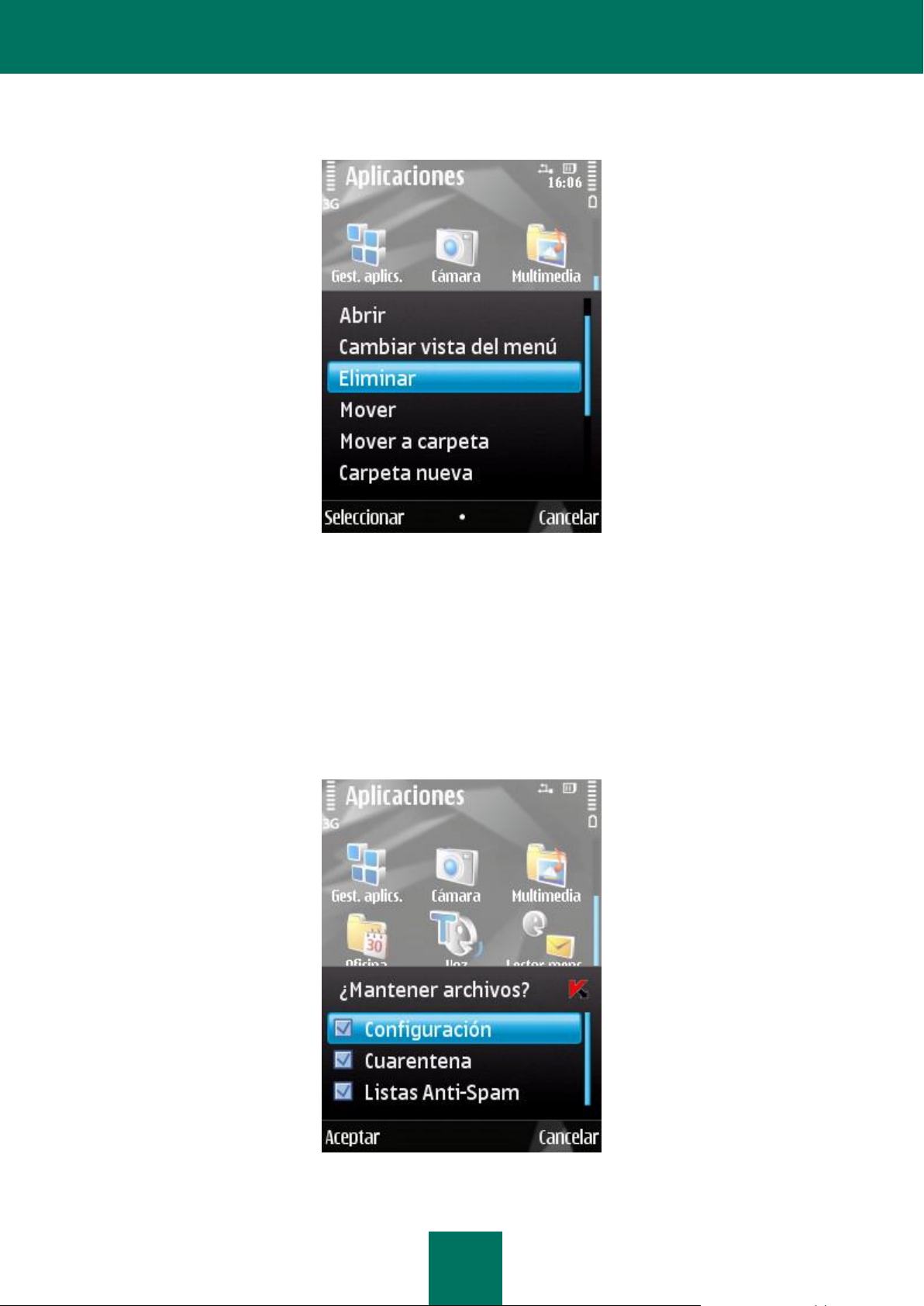

métodos: