PODRĘCZNIK UŻYTKOWNIKA

KASPERSKY MOBILE

SECURITY 8.0

2

SPIS TREŚCI

KASPERSKY MOBILE SECURITY 8.0 ......................................................................................................................... 7

Uzyskiwanie informacji na temat aplikacji ................................................................................................................ 8

Wyszukiwanie informacji przez użytkownika ...................................................................................................... 8

Kontakt z działem sprzedaży .............................................................................................................................. 9

Kontakt z działem pomocy technicznej............................................................................................................... 9

Forum internetowe firmy Kaspersky Lab .......................................................................................................... 10

Wymagania sprzętowe i programowe .................................................................................................................... 10

Pakiet dystrybucyjny .............................................................................................................................................. 10

KASPERSKY MOBILE SECURITY DLA URZĄDZEŃ DZIAŁAJĄCYCH POD KONTROLĄ SYSTEMÓW

OPERACYJNYCH SYMBIAN ...................................................................................................................................... 11

Instalacja aplikacji Kaspersky Mobile Security ....................................................................................................... 11

Rozpoczęcie pracy ................................................................................................................................................ 13

Aktywacja programu ......................................................................................................................................... 13

Uruchamianie programu ................................................................................................................................... 14

Interfejs graficzny ............................................................................................................................................. 15

Kod dostępu ..................................................................................................................................................... 16

Przeglądanie informacji na temat aplikacji ....................................................................................................... 17

Ochrona w czasie rzeczywistym ............................................................................................................................ 17

Informacje ogólne na temat ochrony w czasie rzeczywistym ........................................................................... 18

Włączanie i wyłączanie ochrony w czasie rzeczywistym .................................................................................. 18

Wybór obiektów, które zostaną poddane skanowaniu ..................................................................................... 19

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów ......................................................... 20

Wyświetlanie ikony ochrony ............................................................................................................................. 21

Skanowanie na żądanie ......................................................................................................................................... 22

Informacje ogólne na temat skanowania na żądanie ....................................................................................... 23

Ręczne uruchamianie skanowania ................................................................................................................... 23

Konfiguracja zaplanowanego skanowania ....................................................................................................... 25

Wybór obiektów, które zostaną poddane skanowaniu ..................................................................................... 26

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów ......................................................... 27

Konfiguracja skanowania pamięci ROM ........................................................................................................... 30

Konfiguracja skanowania archiwów ................................................................................................................. 31

Zarządzanie opcją podświetlania ekranu ......................................................................................................... 31

Kwarantanna .......................................................................................................................................................... 32

Informacje ogólne na temat kwarantanny......................................................................................................... 32

Przeglądanie obiektów znajdujących się w kwarantannie ................................................................................ 33

Przywracanie obiektów z foldera kwarantanny ................................................................................................. 34

Usuwanie obiektów z foldera kwarantanny ...................................................................................................... 34

Anti-Spam .............................................................................................................................................................. 35

Informacje ogólne na temat modułu Anti-Spam ............................................................................................... 36

Tryby działania dla modułu Anti-Spam ............................................................................................................. 36

Tworzenie czarnej listy ..................................................................................................................................... 37

Dodawanie nowego wpisu .......................................................................................................................... 37

Modyfikowanie istniejącego wpisu .............................................................................................................. 38

Usuwanie poszczególnych wpisów ............................................................................................................. 39

Usuwanie wszystkich wpisów ..................................................................................................................... 40

S P I S T R E Ś C I

3

Tworzenie białej listy ........................................................................................................................................ 41

Dodawanie nowego wpisu .......................................................................................................................... 41

Modyfikowanie istniejącego wpisu .............................................................................................................. 42

Usuwanie poszczególnych wpisów ............................................................................................................. 43

Usuwanie wszystkich wpisów ..................................................................................................................... 44

Akcja, która zostanie zastosowana dla wiadomości i połączeń od nadawców, których numery znajdują się w

książce adresowej ............................................................................................................................................ 45

Akcja, która zostanie zastosowana dla wiadomości od nadawców nienumerycznych ..................................... 46

Wybór akcji, która zostanie zastosowana dla wiadomości przychodzących..................................................... 46

Wybór akcji, która zostanie zastosowana dla połączeń przychodzących ......................................................... 47

Kontrola rodzicielska .............................................................................................................................................. 48

Informacje ogólne na temat modułu Kontrola rodzicielska ............................................................................... 48

Tryby działania dla modułu Kontrola rodzicielska ............................................................................................. 48

Tworzenie czarnej listy ..................................................................................................................................... 49

Dodawanie nowego wpisu .......................................................................................................................... 49

Modyfikowanie istniejącego wpisu .............................................................................................................. 50

Usuwanie poszczególnych wpisów ............................................................................................................. 51

Usuwanie wszystkich wpisów ..................................................................................................................... 52

Tworzenie białej listy ........................................................................................................................................ 53

Dodawanie nowego wpisu .......................................................................................................................... 53

Modyfikowanie istniejącego wpisu .............................................................................................................. 54

Usuwanie poszczególnych wpisów ............................................................................................................. 55

Usuwanie wszystkich wpisów ..................................................................................................................... 56

Anti-Theft ............................................................................................................................................................... 57

Informacje ogólne na temat modułu Anti-Theft ................................................................................................. 57

Funkcja SMS-Block .......................................................................................................................................... 57

Blokowanie urządzenia .................................................................................................................................... 58

Funkcja SMS-Clean ......................................................................................................................................... 59

Usuwanie danych ............................................................................................................................................. 60

Funkcja SIM-Watch .......................................................................................................................................... 61

Funkcja SMS-Find ............................................................................................................................................ 62

Ustalanie położenia urządzenia ....................................................................................................................... 63

Funkcja Stealth SMS ........................................................................................................................................ 64

Zapora sieciowa ..................................................................................................................................................... 65

Informacje ogólne na temat zapory sieciowej ................................................................................................... 66

Wybór poziomu zapory sieciowej ..................................................................................................................... 66

Konfiguracja powiadomień informujących o próbach nawiązania połączenia .................................................. 67

Szyfrowanie ........................................................................................................................................................... 68

Informacje ogólne na temat szyfrowania .......................................................................................................... 68

Szyfrowanie danych ......................................................................................................................................... 69

Deszyfrowanie danych ..................................................................................................................................... 70

Informacje o zaszyfrowanych danych .............................................................................................................. 70

Blokowanie dostępu do zaszyfrowanych danych ............................................................................................. 71

Aktualizacja baz danych aplikacji ........................................................................................................................... 72

Informacje ogólne na temat aktualizacji baz danych ........................................................................................ 73

Przeglądanie informacji o bazach danych ........................................................................................................ 73

Ręczna aktualizacja ......................................................................................................................................... 73

Zaplanowana aktualizacja ................................................................................................................................ 74

Aktualizacja podczas korzystania z roamingu .................................................................................................. 75

K A S P E R S K Y M O B I L E S E C U R I T Y

4

Konfiguracja ustawień połączenia .................................................................................................................... 76

Raporty aplikacji .................................................................................................................................................... 77

Informacje ogólne na temat raportów ............................................................................................................... 77

Przeglądanie wpisów raportu ........................................................................................................................... 78

Usuwanie wpisów raportu ................................................................................................................................ 78

Wyświetlanie okna stanu ....................................................................................................................................... 78

Zarządzanie powiadomieniami dźwiękowymi ........................................................................................................ 79

Zarządzanie licencją .............................................................................................................................................. 80

Przeglądanie informacji na temat licencji ......................................................................................................... 80

Odnawianie licencji .......................................................................................................................................... 81

Dezinstalacja programu ......................................................................................................................................... 82

KASPERSKY MOBILE SECURITY DLA URZĄDZEŃ DZIAŁAJĄCYCH POD KONTROLĄ SYSTEMU OPERACYJNEGO

MICROSOFT WINDOWS MOBILE ............................................................................................................................. 86

Instalacja aplikacji Kaspersky Mobile Security ....................................................................................................... 86

Rozpoczęcie pracy ................................................................................................................................................ 87

Aktywacja programu ......................................................................................................................................... 88

Uruchamianie programu ................................................................................................................................... 89

Interfejs graficzny ............................................................................................................................................. 89

Kod dostępu ..................................................................................................................................................... 90

Przeglądanie informacji na temat aplikacji ....................................................................................................... 91

Ochrona w czasie rzeczywistym ............................................................................................................................ 92

Informacje ogólne na temat ochrony w czasie rzeczywistym ........................................................................... 92

Włączanie i wyłączanie ochrony w czasie rzeczywistym .................................................................................. 92

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów ......................................................... 93

Skanowanie na żądanie ......................................................................................................................................... 94

Informacje ogólne na temat skanowania na żądanie ....................................................................................... 95

Ręczne uruchamianie skanowania ................................................................................................................... 95

Konfiguracja zaplanowanego skanowania ....................................................................................................... 97

Wybór obiektów, które zostaną poddane skanowaniu ..................................................................................... 98

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów ......................................................... 99

Kwarantanna ........................................................................................................................................................ 101

Informacje ogólne na temat kwarantanny....................................................................................................... 102

Przeglądanie obiektów znajdujących się w kwarantannie .............................................................................. 102

Przywracanie obiektów z foldera kwarantanny ............................................................................................... 103

Usuwanie obiektów z foldera kwarantanny .................................................................................................... 103

Anti-Spam ............................................................................................................................................................ 104

Informacje ogólne na temat modułu Anti-Spam ............................................................................................. 105

Tryby działania dla modułu Anti-Spam ........................................................................................................... 105

Tworzenie czarnej listy ................................................................................................................................... 106

Dodawanie nowego wpisu ........................................................................................................................ 106

Modyfikowanie istniejącego wpisu ............................................................................................................ 107

Usuwanie poszczególnych wpisów ........................................................................................................... 108

Tworzenie białej listy ...................................................................................................................................... 109

Dodawanie nowego wpisu ........................................................................................................................ 109

Modyfikowanie istniejącego wpisu ............................................................................................................ 110

Usuwanie poszczególnych wpisów ........................................................................................................... 112

Akcja, która zostanie zastosowana dla wiadomości i połączeń od nadawców, których numery znajdują się w

książce adresowej .......................................................................................................................................... 112

Akcja, która zostanie zastosowana dla wiadomości od nadawców nienumerycznych ................................... 113

S P I S T R E Ś C I

5

Wybór akcji, która zostanie zastosowana dla wiadomości przychodzących................................................... 115

Wybór akcji, która zostanie zastosowana dla połączeń przychodzących ....................................................... 116

Kontrola rodzicielska ............................................................................................................................................ 116

Informacje ogólne na temat modułu Kontrola rodzicielska ............................................................................. 116

Tryby działania dla modułu Kontrola rodzicielska ........................................................................................... 117

Tworzenie czarnej listy ................................................................................................................................... 118

Dodawanie nowego wpisu ........................................................................................................................ 118

Modyfikowanie istniejącego wpisu ............................................................................................................ 119

Usuwanie poszczególnych wpisów ........................................................................................................... 120

Tworzenie białej listy ...................................................................................................................................... 121

Dodawanie nowego wpisu ........................................................................................................................ 121

Modyfikowanie istniejącego wpisu ............................................................................................................ 122

Usuwanie poszczególnych wpisów ........................................................................................................... 123

Anti-Theft ............................................................................................................................................................. 124

Informacje ogólne na temat zakładki Anti-Theft ............................................................................................. 125

Funkcja SMS-Block ........................................................................................................................................ 125

Blokowanie urządzenia .................................................................................................................................. 126

Funkcja SMS-Clean ....................................................................................................................................... 127

Usuwanie danych ........................................................................................................................................... 128

Funkcja SIM-Watch ........................................................................................................................................ 129

Funkcja SMS-Find .......................................................................................................................................... 130

Ustalanie położenia urządzenia ..................................................................................................................... 131

Funkcja Stealth SMS ...................................................................................................................................... 132

Zapora sieciowa ................................................................................................................................................... 133

Informacje ogólne na temat zapory sieciowej ................................................................................................. 133

Wybór poziomu zapory sieciowej ................................................................................................................... 134

Szyfrowanie ......................................................................................................................................................... 135

Informacje ogólne na temat szyfrowania ........................................................................................................ 135

Szyfrowanie danych ....................................................................................................................................... 135

Deszyfrowanie danych ................................................................................................................................... 136

Blokowanie dostępu do zaszyfrowanych danych ........................................................................................... 137

Aktualizacja baz danych aplikacji ......................................................................................................................... 139

Informacje ogólne na temat aktualizacji baz danych ...................................................................................... 139

Przeglądanie informacji o bazach danych ...................................................................................................... 140

Ręczna aktualizacja ....................................................................................................................................... 140

Zaplanowana aktualizacja .............................................................................................................................. 141

Raporty aplikacji .................................................................................................................................................. 142

Informacje ogólne na temat raportów ............................................................................................................. 142

Przeglądanie wpisów raportu ......................................................................................................................... 143

Usuwanie wpisów raportu .............................................................................................................................. 143

Zarządzanie licencją ............................................................................................................................................ 144

Przeglądanie informacji na temat licencji ....................................................................................................... 145

Odnawianie licencji ........................................................................................................................................ 145

Dezinstalacja programu ....................................................................................................................................... 146

K A S P E R S K Y M O B I L E S E C U R I T Y

6

SŁOWNICZEK ........................................................................................................................................................... 149

KASPERSKY LAB ..................................................................................................................................................... 151

CRYPTO EX LTD. ..................................................................................................................................................... 153

INDEKS ..................................................................................................................................................................... 154

7

W TYM ROZDZIALE

Uzyskiwanie informacji na temat aplikacji .......................................................................................................................... 8

Wymagania sprzętowe i programowe.............................................................................................................................. 10

Pakiet dystrybucyjny ........................................................................................................................................................ 10

KASPERSKY MOBILE SECURITY 8.0

Kaspersky Mobile Security 8.0 został zaprojektowany do ochrony smartfonów oraz komunikatorów działających pod

kontrolą systemów Symbian OS oraz Microsoft Windows Mobile przed szkodliwymi programami oraz niechcianymi

wiadomościami e-mail. Program oferuje następujące funkcje:

Ochrona w czasie rzeczywistym systemu plików urządzenia - przechwytywanie i skanowanie:

wszystkich obiektów przychodzących przesyłanych bezprzewodowo (port podczerwieni, Bluetooth),

wiadomości EMS i MMS podczas synchronizacji z komputerem osobistym oraz pobierania plików za

pomocą przeglądarki internetowej;

plików otwieranych w smartfonie;

programów zainstalowanych przy użyciu interfejsu smartfonu.

Skanowanie obiektów systemu plików znajdujących się na urządzeniach mobilnych lub wymiennych kartach

pamięci na żądanie użytkownika lub zgodnie z terminarzem.

Bezpieczne izolowanie zainfekowanych obiektów w kwarantannie.

Aktualizacja antywirusowych baz danych wykorzystywanych do skanowania w poszukiwaniu szkodliwych

aplikacji i usuwania niebezpiecznych obiektów.

Blokowanie niechcianych wiadomości oraz połączeń wychodzących i przychodzących.

Blokowanie dostępu lub usuwanie danych użytkownika w przypadku nieautoryzowanych czynności (na

przykład kradzieży urządzenia).

Ochrona urządzenia mobilnego na poziomie sieci.

Szyfrowanie foldera (poza folderami systemowymi) w pamięci urządzenia lub na kartach wymiennych (przy

użyciu funkcji szyfrujących wdrożonych w system).

Określanie i otrzymywanie współrzędnych geograficznych urządzenia.

Możliwe jest modyfikowanie ustawień programu Kaspersky Mobile Security, monitorowanie bieżącego stanu ochrony

oraz przeglądanie raportów z wynikami aktywności aplikacji.

Aplikacja posiada łatwy w użyciu interfejs.

Po wykryciu szkodliwej aplikacji Kaspersky Mobile Security może wyleczyć zainfekowany obiekt (jeżeli leczenie będzie

możliwe), usunąć go lub umieścić w kwarantannie. W takim przypadku nie będą zapisywane żadne kopie usuniętego

obiektu.

K A S P E R S K Y M O B I L E S E C U R I T Y

8

W TYM ROZDZIALE

Wyszukiwanie informacji przez użytkownika ..................................................................................................................... 8

Kontakt z działem sprzedaży ............................................................................................................................................. 9

Kontakt z działem pomocy technicznej .............................................................................................................................. 9

Forum internetowe firmy Kaspersky Lab ......................................................................................................................... 10

UZYSKIWANIE INFORMACJI NA TEMAT APLIKACJI

Kaspersky Lab oferuje wiele źródeł informacji dotyczących nabycia, instalacji oraz użytkowania aplikacji.

Użytkownik może wybrać najlepsze dla siebie źródło, w zależności od tego, jak pilne jest dane pytanie.

WYSZUKIWANIE INFORMACJI PRZEZ UŻYTKOWNIKA

W celu znalezienia informacji można korzystać z następujących źródeł:

oficjalna strona internetowa firmy Kaspersky Lab;

baza wiedzy (strona internetowa działu pomocy technicznej);

system pomocy;

dokumentacja.

Strona internetowa firmy Kaspersky Lab poświęcona aplikacji

http://www.kaspersky.pl/products.html?s=home_0&show=proddet&prodid=141

Na tej stronie znajdują się informacje ogólne na temat aplikacji Kaspersky Mobile Security, jej funkcji oraz działania.

Zakup aplikacji oraz odnowienie licencji możliwe jest za pośrednictwem sklepu internetowego.

Strona internetowa działu pomocy technicznej (baza wiedzy)

http://support.kaspersky.com/pl/desktop

Strona ta zawiera artykuły opublikowane przez ekspertów z działu pomocy technicznej.

W artykułach odnaleźć można przydatne informacje, jak również odpowiedzi na często zadawane pytania dotyczące

zakupu, instalacji oraz użytkowania aplikacji Kaspersky Mobile Security. Tematy są pogrupowane, na przykład:

"Praca z plikami kluczy", "Aktualizacja baz danych" lub "Rozwiązywanie problemów". Artykuły zawierają informacje

dotyczące nie tylko aplikacji Kaspersky Mobile Security, ale także innych produktów firmy Kaspersky Lab; można w

nich również znaleźć ogólne wiadomości z działu pomocy technicznej.

System pomocy

Jeżeli Twoje pytanie dotyczy danego okna aplikacji lub zakładki, możesz skorzystać z systemu pomocy.

Aby otworzyć system pomocy, otwórz odpowiednią zakładkę i wybierz Pomoc.

K A S P E R S K Y M O B I L E S E C U R I T Y

9

Dokumentacja

Podręcznik użytkownika zawiera szczegółowe informacje na temat funkcji aplikacji, ich działania, jak również porady

i zalecenia dotyczące konfiguracji aplikacji.

Pliki zawierające dokumenty w formacie PDF znajdują się w pakiecie instalacyjnym aplikacji Kaspersky Mobile

Security.

Możliwe jest także pobranie tych dokumentów ze strony internetowej firmy Kaspersky Lab.

KONTAKT Z DZIAŁEM SPRZEDAŻY

W przypadku pytań dotyczących wyboru lub zakupu aplikacji, czy też przedłużenia okresu licencyjnego, skontaktuj się z

działem sprzedaży pod numerem telefonu (34) 368 18 14.

Usługa świadczona jest w języku polskim.

Pytanie do działu sprzedaży można także wysłać za pośrednictwem poczty elektronicznej na adres:

sprzedaz@kaspersky.pl.

KONTAKT Z DZIAŁEM POMOCY TECHNICZNEJ

Każdy użytkownik produktów Kaspersky Lab może korzystać z bezpłatnej pomocy technicznej dostępnej za

pośrednictwem telefonu lub poprzez Internet.

Inżynierowie pomocy technicznej udzielą odpowiedzi na pytania związane z instalacją i użytkowaniem aplikacji w

przypadku zainfekowania urządzenia oraz pomogą wyeliminować konsekwencje aktywności szkodliwego

oprogramowania.

Zanim skontaktujesz się z działem pomocy technicznej, zapoznaj się z zasadami udzielania wsparcia dla produktów

Kaspersky Lab (http://support.kaspersky.com/pl/support/rules).

Kontakt z działem pomocy technicznej przy użyciu wiadomości e-mail (tylko dla zarejestrowanych

użytkowników)

Pytania do działu pomocy technicznej można kierować za pośrednictwem formularza Helpdesk na stronie

internetowej (http://support.kaspersky.ru/helpdesk.html?LANG=pl).

Zapytania można wysyłać w języku polskim, rosyjskim, angielskim, niemieckim, francuskim i hiszpańskim.

W celu wysłania wiadomości z zapytaniem podaj numer klienta oraz hasło uzyskane podczas rejestracji na stronie

działu pomocy technicznej.

Jeżeli nie jesteś zarejestrowanym użytkownikiem aplikacji firmy Kaspersky Lab, wypełnij i wyślij formularz znajdujący się

na stronie (https://support.kaspersky.com/pl/PersonalCabinet/Registration/Form/). Podczas rejestracji podaj kod

aktywacyjny aplikacji lub numer pliku klucza.

Odpowiedź specjalistów z działu pomocy technicznej zostanie przesłana na adres e-mail, z którego wysłano

wiadomość, oraz na adres podany w Panelu klienta (https://support.kaspersky.com/pl/PersonalCabinet).

Formularz pozwala na szczegółowe opisanie problemu. W poszczególnych polach formularza podaj następujące

informacje:

Typ zapytania. Pytania zadawane najczęściej przez użytkowników są specjalnie pogrupowane, na przykład:

"Problemy z instalacją/usuwaniem programu" lub "Problemy związane ze skanowaniem/usuwaniem wirusów".

W przypadku braku właściwego tematu, wybierz sekcję "Pytania ogólne".

Nazwa aplikacji. Tutaj podaj nazwę użytkowanej aplikacji Kaspersky Lab.

K A S P E R S K Y M O B I L E S E C U R I T Y

10

Treść zapytania. W polu tym bardzo szczegółowo opisz zaistniały problem.

Numer klienta i hasło. W polu tym podaj numer klienta oraz hasło otrzymane podczas rejestracji w dziale

pomocy technicznej.

Adres e-mail. Odpowiedź na zadane pytanie zostanie wysłana na ten adres.

Pomoc techniczna świadczona za pośrednictwem telefonu

W przypadku wystąpienia problemu, świadczona jest także pomoc techniczna za pośrednictwem telefonu. Zanim

skontaktujesz się ze swoim lokalnym (http://support.kaspersky.com/support/support_local) lub międzynarodowym

(http://support.kaspersky.com/support/international) działem pomocy technicznej, przygotuj niezbędne informacje na

temat urządzenia oraz zainstalowanej aplikacji antywirusowej (http://support.kaspersky.com/pl/support/details).

Pomoże to ekspertom z firmy Kaspersky Lab w szybszym rozwiązaniu Twojego problemu.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze specjalistami z firmy Kaspersky

Lab lub innymi użytkownikami oprogramowania na forum internetowym znajdującym się pod adresem

http://forum.kaspersky.com (forum dostępne jest wyłącznie w języku angielskim).

Na forum znaleźć można także wcześniej opublikowane informacje, pozostawić swój komentarz, utworzyć nowe

zapytanie lub skorzystać z wyszukiwarki.

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Aplikację Kaspersky Mobile Security 8.0 można zainstalować na smartfonach oraz urządzeniach działających pod

kontrolą następujących systemów operacyjnych:

Symbian OS 9.1, 9.2 i 9.3 Series 60 UI.

Microsoft Windows Mobile 5.0, 6.0, 6.1.

PAKIET DYSTRYBUCYJNY

Aplikację Kaspersky Mobile Security można zakupić za pośrednictwem Internetu (pakiet dystrybucyjny aplikacji oraz

dokumentacja dostępne są w formie elektronicznej) oraz u naszych partnerów. Aby uzyskać więcej informacji na temat

metod zakupu, skontaktuj się z działem sprzedaży sprzedaz@kaspersky.pl.

11

W TYM ROZDZIALE

Instalacja aplikacji Kaspersky Mobile Security ................................................................................................................ 11

Rozpoczęcie pracy .......................................................................................................................................................... 13

Ochrona w czasie rzeczywistym ...................................................................................................................................... 16

Skanowanie na żądanie .................................................................................................................................................. 22

Kwarantanna ................................................................................................................................................................... 31

Anti-Spam ........................................................................................................................................................................ 35

Kontrola rodzicielska ....................................................................................................................................................... 48

Anti-Theft ......................................................................................................................................................................... 57

Zapora sieciowa .............................................................................................................................................................. 65

Szyfrowanie ..................................................................................................................................................................... 68

Aktualizacja baz danych aplikacji .................................................................................................................................... 72

Raporty aplikacji .............................................................................................................................................................. 77

Wyświetlanie okna stanu ................................................................................................................................................. 78

Zarządzanie powiadomieniami dźwiękowymi .................................................................................................................. 79

Zarządzanie licencją ........................................................................................................................................................ 80

Dezinstalacja programu ................................................................................................................................................... 82

KASPERSKY MOBILE SECURITY DLA

URZĄDZEŃ DZIAŁAJĄCYCH POD

KONTROLĄ SYSTEMÓW OPERACYJNYCH

SYMBIAN

W tym rozdziale znajduje się opis aplikacji Kaspersky Mobile Security 8.0 dla smartfonów działających pod kontrolą

systemów operacyjnych Symbian w wersji 9.1, 9.2 lub 9.3 Series 60 UI.

INSTALACJA APLIKACJI KASPERSKY MOBILE SECURITY

W celu zainstalowania aplikacji Kaspersky Mobile Security wykonaj następujące czynności:

1. Skopiuj pakiet dystrybucyjny na smartfon; możesz to zrobić za pomocą jednej z następujących metod:

za pomocą strony internetowej firmy Kaspersky Lab;

przy użyciu programu Nokia PC Suite;

K A S P E R S K Y M O B I L E S E C U R I T Y

12

przy użyciu wymiennej karty pamięci.

2. Uruchom instalację przy użyciu jednej z następujących metod:

przy użyciu programu Nokia PC Suite;

poprzez uruchomienie pakietu dystrybucyjnego na urządzeniu.

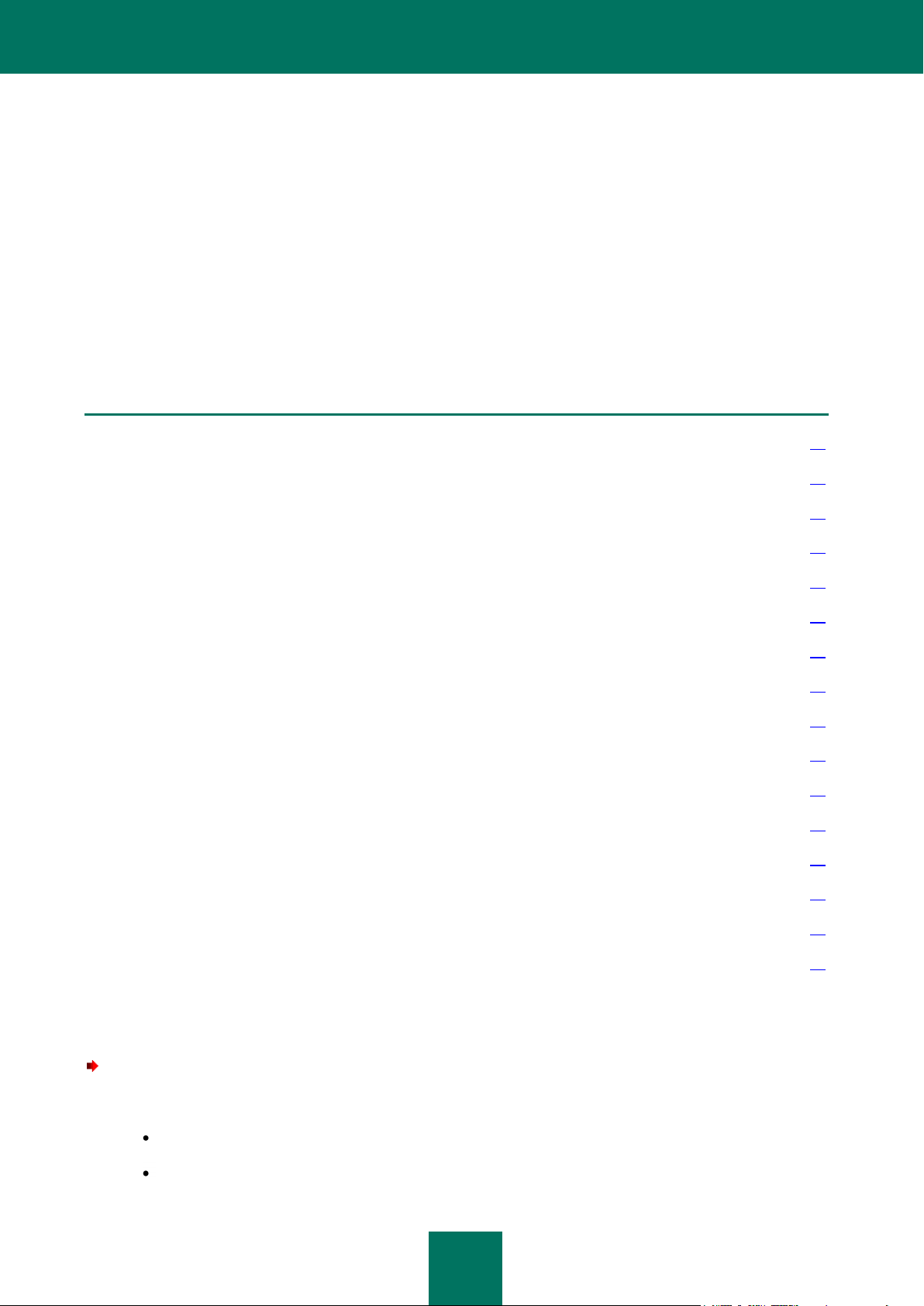

3. Na ekranie wyświetlony zostanie komunikat (Rysunek 1); aby potwierdzić instalację, wybierz Tak.

Rysunek 1: Prośba o potwierdzenie instalacji

4. Przejrzyj informacje dodatkowe o programie: nazwę, wersję, certyfikaty. Kliknij Kontynuuj.

5. Jeżeli wersja językowa systemu operacyjnego różni się od wersji językowej programu Kaspersky Mobile

Security, zostanie wyświetlony odpowiedni komunikat. Aby kontynuować instalację w języku polskim, kliknij OK.

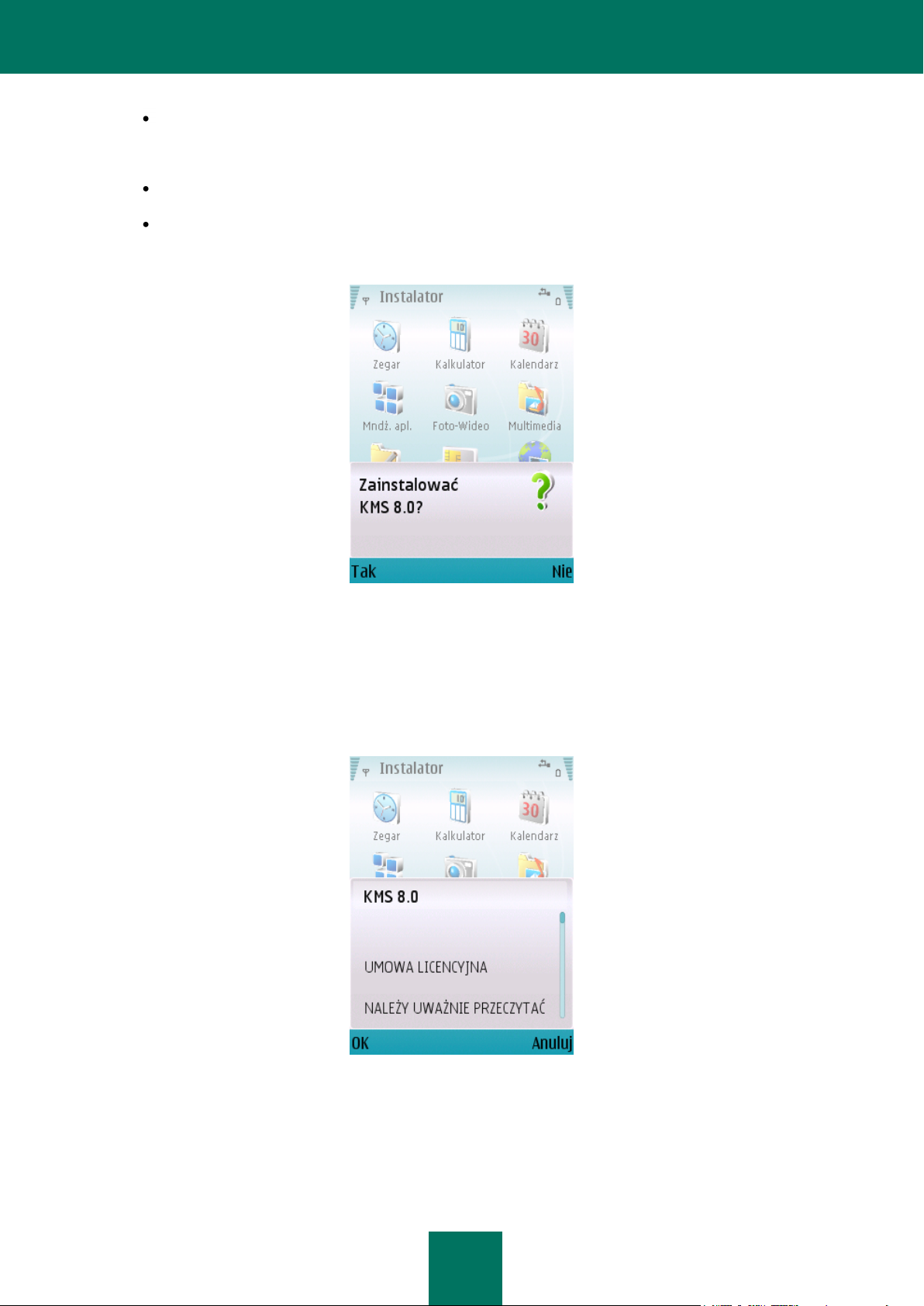

6. Zapoznaj się z treścią umowy licencyjnej (Rysunek 2). W przypadku zaakceptowania postanowień umowy

licencyjnej, wybierz OK. Aby przerwać instalację, wybierz Anuluj.

7. Upewnij się, że na telefonie nie jest zainstalowane żadne inne oprogramowanie antywirusowe. Kliknij OK.

Kaspersky Mobile Security zostanie zainstalowany na urządzeniu.

Rysunek 2: Umowa licencyjna

K A S P E R S K Y M O B I L E S E C U R I T Y

13

W TYM ROZDZIALE

Aktywacja programu ........................................................................................................................................................ 13

Uruchamianie programu .................................................................................................................................................. 14

Interfejs graficzny ............................................................................................................................................................ 15

Kod dostępu .................................................................................................................................................................... 16

Przeglądanie informacji na temat aplikacji ....................................................................................................................... 17

Zainstalowanej kopii Kaspersky Mobile Security nie można tworzyć kopii zapasowych ani ich przywracać.

ROZPOCZĘCIE PRACY

W tym rozdziale znajdują się informacje na temat aktywacji programu, interfejsu oraz hasła dostępu.

AKTYWACJA PROGRAMU

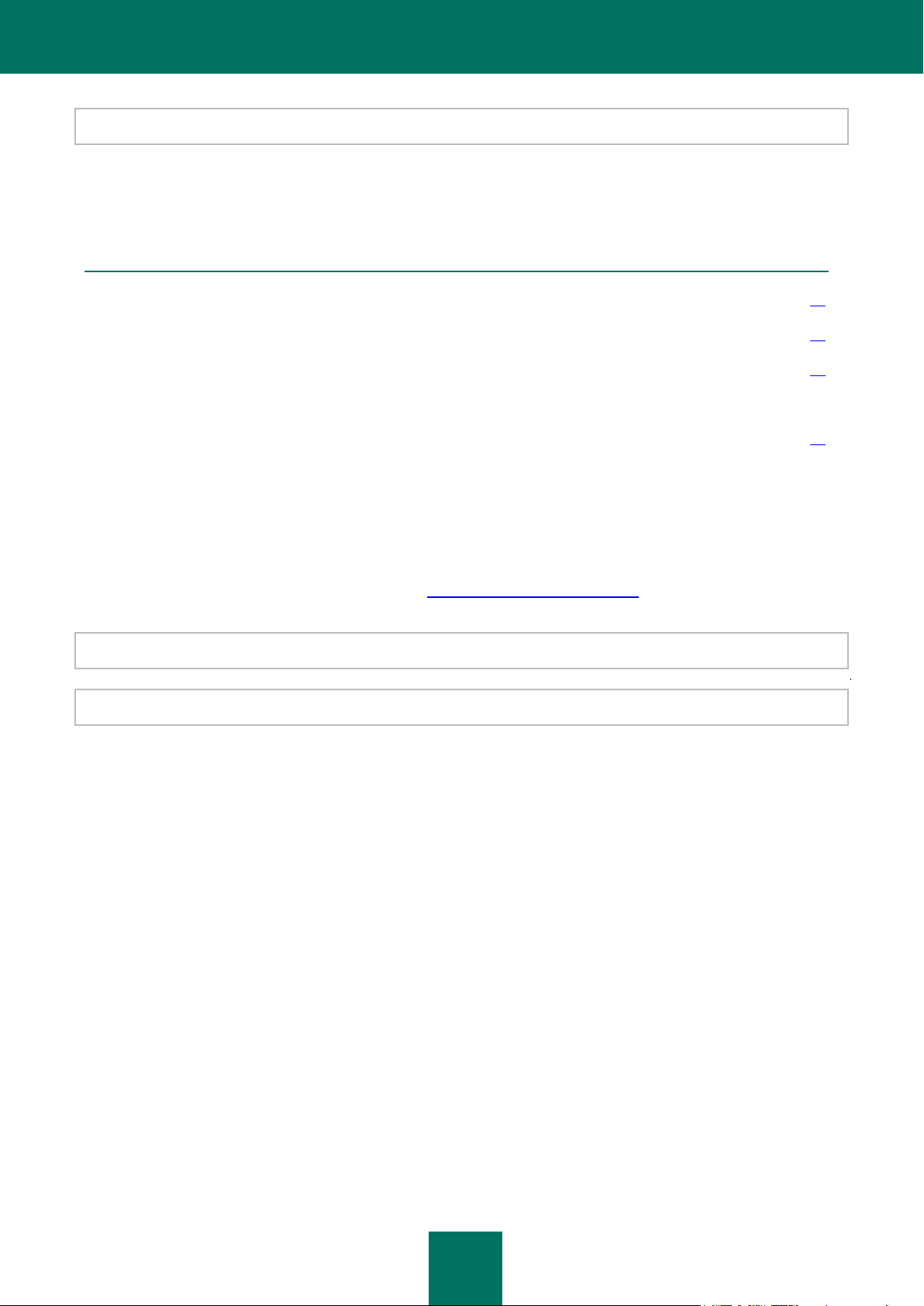

Aby korzystać z aplikacji Kaspersky Mobile Security, musisz ją najpierw aktywować. Procedura aktywacji wymaga

wprowadzenia kodu aktywacyjnego oraz otrzymania klucza definiującego prawa użytkownika oraz okres licencjonowania

programu.

Kod można kupić za pośrednictwem Internetu http://www.kaspersky.pl/store.html lub u jednego z naszych

autoryzowanych partnerów.

Do aktywacji aplikacji Kaspersky Mobile Security wymagane jest połączenie z Internetem.

Przed uruchomieniem aktywacji upewnij się, że data i czas są zdefiniowane poprawnie.

Aby aktywować aplikację Kaspersky Mobile Security, wykonaj następujące czynności:

1. Otwórz menu główne urządzenia.

2. Przejdź do menu Aplikacje.

3. Wybierz KMS 8.0 i uruchom program przy użyciu elementu Otwórz znajdującego się w menu Opcje.

4. Z poziomu menu Opcje wybierz element Wprowadź kod.

K A S P E R S K Y M O B I L E S E C U R I T Y

14

Na ekranie urządzenia zostanie wyświetlone okno aktywacyjne aplikacji Kaspersky Mobile Security (Rysunek 3).

Rysunek 3: Okno aktywacyjne programu

5. Wprowadź kod w czterech polach. Kod aktywacyjny składa się z liter oraz cyfr (nie jest brana pod uwagę

wielkość wpisywanych znaków). Po wprowadzeniu kodu aktywacyjnego wybierz element Aktywuj znajdujący

się w menu Opcje.

6. Wybierz typ połączenia z Internetem, które zostanie wykorzystane w procesie aktywacji.

Program wyśle zapytanie http do serwera aktywacyjnego firmy Kaspersky Lab oraz pobierze i zainstaluje plik

klucza.

Jeżeli wprowadzony kod aktywacyjny zostanie uznany za nieprawidłowy, wyświetlony zostanie odpowiedni komunikat.

Jeżeli instalacja pliku klucza zostanie zakończona pomyślnie, na ekranie zostaną wyświetlone informacje na temat

licencji. Aby uruchomić program, kliknij OK.

URUCHAMIANIE PROGRAMU

W celu uruchomienia programu Kaspersky Mobile Security wykonaj następujące czynności:

1. Otworzyć menu główne urządzenia.

2. Przejdź do menu Aplikacje.

3. Wybierz KMS 8.0 i uruchom program przy użyciu elementu Otwórz znajdującego się w menu Opcje.

Po uruchomieniu aplikacji na ekranie urządzenia zostanie wyświetlone okno pokazujące stan głównych składników

programu Kaspersky Mobile Security.

Ochrona w czasie rzeczywistym - stan ochrony w czasie rzeczywistym (patrz sekcja “Ochrona w czasie

rzeczywistym” na stronie 16).

Ostatnie pełne skanowanie – data ostatniego skanowania antywirusowego urządzenia (patrz sekcja

“Skanowanie na żądanie” na stronie 22).

Data baz – data opublikowania baz danych używanych przez aplikację (patrz sekcja “Aktualizacja baz danych

aplikacji” na stronie 72).

Anti-Spam – stan ochrony przed przychodzącymi niechcianymi wiadomościami i połączeniami telefonicznymi

(patrz sekcja “Anti-Spam” na stronie 35).

K A S P E R S K Y M O B I L E S E C U R I T Y

15

Zapora sieciowa – poziom ochrony urządzenia przed niechcianymi aktywnościami sieciowymi (patrz sekcja

“Zapora sieciowa” na stronie 65).

Rysunek 4: Okno stanu modułu aplikacji

Aby przejść do interfejsu aplikacji, kliknij OK.

INTERFEJS GRAFICZNY

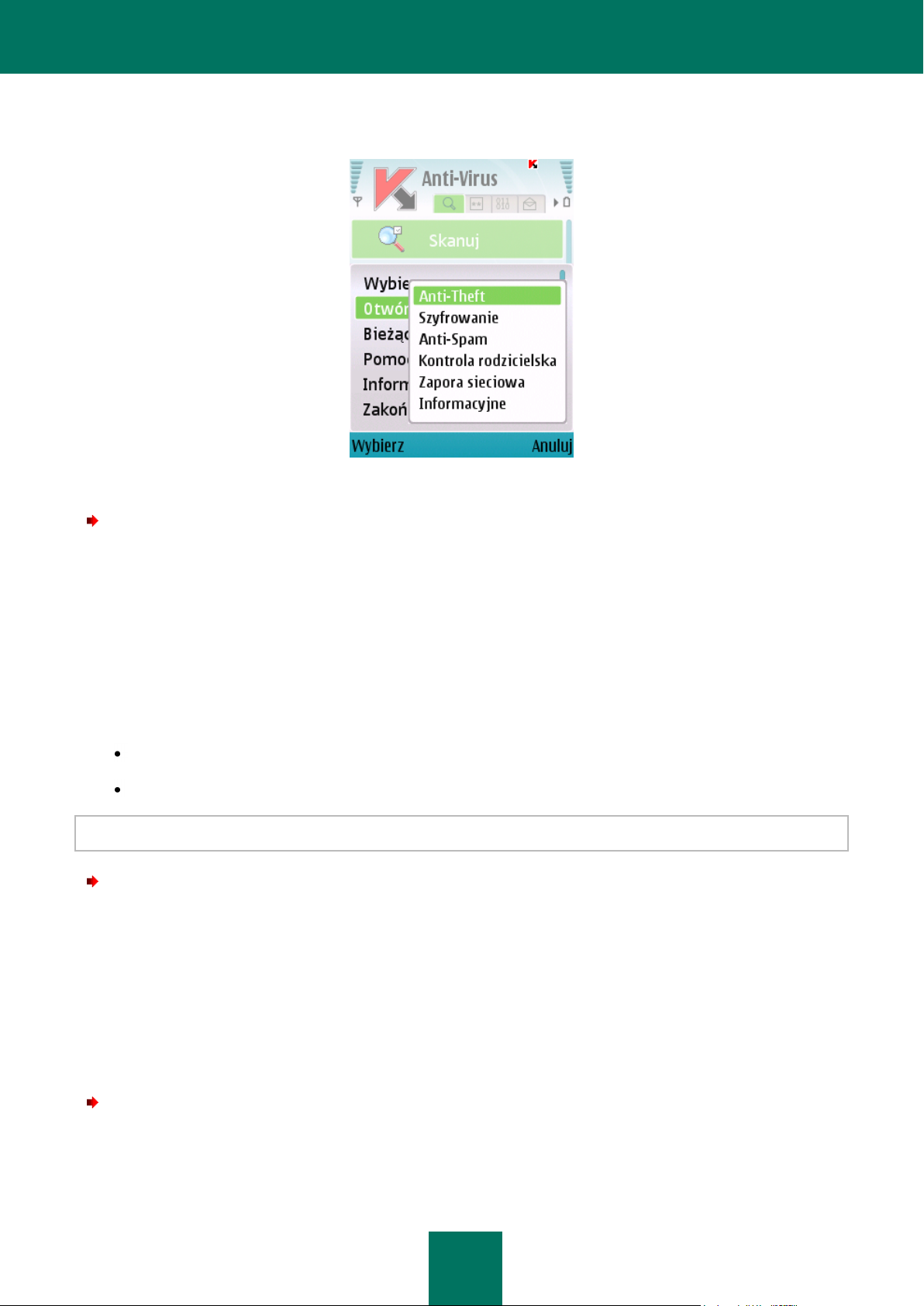

Moduły programu są umieszczane w grupach logicznych, natomiast ich ustawienia są dostępne na siedmiu zakładkach:

Zakładka Anti-Virus zawiera ustawienia ochrony w czasie rzeczywistym, ochrony na żądanie, aktualizacji baz

danych programu, kwarantanny oraz ustawienia terminarza dla zadań skanowania i aktualizacji.

Zakładka Anti-Theft zawiera ustawienia wykorzystywane do blokowania urządzenia oraz usuwania informacji w

przypadku jego kradzieży lub zgubienia.

Zakładka Szyfrowanie zawiera ustawienia wykorzystywane do ochrony znajdujących się w urządzeniu

informacji przy użyciu szyfrowania.

Zakładka Anti-Spam zawiera ustawienia służące do filtrowania niechcianych wiadomości i połączeń

przychodzących.

Zakładka Kontrola rodzicielska zawiera ustawienia służące do blokowania niechcianych wiadomości i

połączeń wychodzących.

Zakładka Zapora sieciowa zawiera wszystkie ustawienia wykorzystywane do zapewnienia ochrony sieciowej

urządzenia.

Zakładka Informacyjne zawiera ustawienia ogólne wykorzystywane do poprawnego funkcjonowania programu,

informacje na temat programu oraz używanych baz danych. Na tej zakładce są wyświetlane także informacje na

temat licencji oraz możliwości jej odnowienia.

K A S P E R S K Y M O B I L E S E C U R I T Y

16

Do nawigacji między zakładkami użyj dżojstika urządzenia lub wybierz element Otwórz zakładkę znajdujący się w menu

Opcje (Rysunek 5).

Rysunek 5: Menu Opcje

Aby powrócić do okna stanu składników aplikacji,

w menu Opcje wybierz Bieżący stan.

KOD DOSTĘPU

Kod zabezpiecza przed nieautoryzowanymi próbami dostępu do ustawień modułów: Anti-Theft, Kontrola rodzicielska i

Szyfrowanie, jest wykorzystywany podczas tworzenia wiadomości Stealth SMS, do usunięcia programu oraz uzyskania

dostępu do zaszyfrowanych danych.

Kod ten można zdefiniować przy użyciu jednej z następujących metod:

W ustawieniach modułów: Anti-Theft, Kontrola rodzicielska lub Szyfrowanie.

Przy użyciu elementu Zmień kod znajdującego się w menu Ustawienia na zakładce Informacyjne.

Zaleca się użycie kodu składającego się z co najmniej 7 cyfr.

Aby zdefiniować kod na zakładce Informacyjne, wykonaj następujące czynności:

1. Wybierz zakładkę Informacyjne.

2. Na zakładce wybierz Ustawienia, następnie wybierz element Zmień kod.

3. W polu Wprowadź nowy kod wprowadź cyfry stanowiące kod i kliknij OK. W polu Potwierdź kod wprowadź

ponownie swój kod.

Jeżeli kod nie był ustanowiony wcześniej, możesz go zdefiniować podczas pierwszej próby uzyskania dostępu do

ustawień zakładek: Anti-Theft, Szyfrowanie lub Kontrola rodzicielska. Pola, takie jak: Wprowadź nowy kod oraz

Potwierdź kod zostaną także wyświetlone.

Aby zmienić kod, wykonaj następujące czynności:

1. Wybierz zakładkę Informacyjne.

2. Na zakładce wybierz Ustawienia, następnie wybierz element Zmień kod.

K A S P E R S K Y M O B I L E S E C U R I T Y

17

W TYM ROZDZIALE

Informacje ogólne na temat ochrony w czasie rzeczywistym .......................................................................................... 18

Włączanie i wyłączanie ochrony w czasie rzeczywistym ................................................................................................. 18

Wybór obiektów, które zostaną poddane skanowaniu ..................................................................................................... 19

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów......................................................................... 20

Wyświetlanie ikony ochrony ............................................................................................................................................ 21

3. W polu Wprowadź kod wprowadź bieżący kod. Następnie w polu Wprowadź nowy kod wprowadź nowy kod

oraz potwierdź go w polu Potwierdź kod.

Jeżeli nie pamiętasz kodu, nie możesz zarządzać funkcjami aplikacji Kaspersky Mobile Security, które wymagają

wprowadzenia kodu, ani usunąć programu.

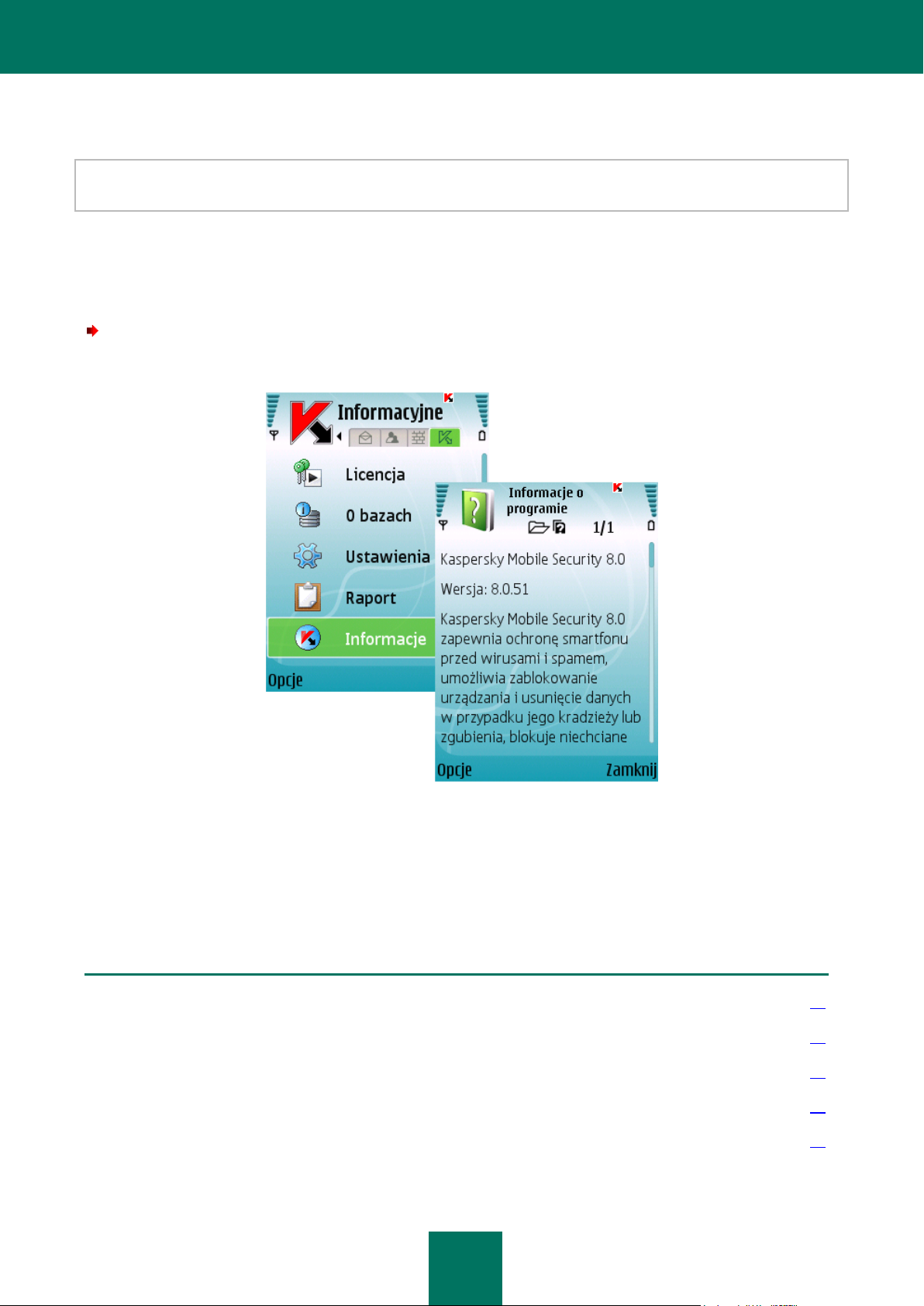

PRZEGLĄDANIE INFORMACJI NA TEMAT APLIKACJI

Możliwe jest przejrzenie informacji ogólnych na temat aplikacji, jej wersji oraz praw autorskich.

Aby przejrzeć informacje o programie,

wybierz sekcję Informacyjne (Rysunek 6).

Rysunek 6: Przeglądanie informacji na temat aplikacji

OCHRONA W CZASIE RZECZYWISTYM

W tym rozdziale znajdują się informacje na temat ochrony w czasie rzeczywistym urządzenia.

K A S P E R S K Y M O B I L E S E C U R I T Y

18

INFORMACJE OGÓLNE NA TEMAT OCHRONY W CZASIE

RZECZYWISTYM

Ochrona w czasie rzeczywistym jest aktywowana podczas uruchamiania systemu operacyjnego, jest stale ładowana w

pamięci RAM urządzenia oraz monitoruje wszystkie otwarte, zapisane lub uruchomione pliki. Pliki są skanowane według

następującego algorytmu:

1. Moduł przechwytuje każdą próbę dostępu do pliku.

2. Plik jest skanowany w poszukiwaniu szkodliwych obiektów w oparciu o bieżące bazy danych programu. Bazy

danych zawierają opisy wszystkich znanych szkodliwych obiektów oraz metody ich neutralizacji.

Po przeprowadzeniu skanowania aplikacja Kaspersky Mobile Security może zastosować następujące akcje:

W przypadku wykrycia szkodliwego kodu w pliku aplikacja Kaspersky Mobile Security zablokuje plik i

zastosuje akcję zdefiniowaną w ustawieniach.

Jeżeli w pliku nie wykryto żadnego szkodliwego kodu, zostanie on natychmiast przywrócony.

Informacje na temat wyników skanowania są zapisywane w raporcie programu (patrz sekcja “Raporty aplikacji” na stronie

77).

WŁĄCZANIE I WYŁĄCZANIE OCHRONY W CZASIE RZECZYWISTYM

Program umożliwia zarządzanie stanem ochrony w czasie rzeczywistym przed szkodliwymi obiektami.

Do modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

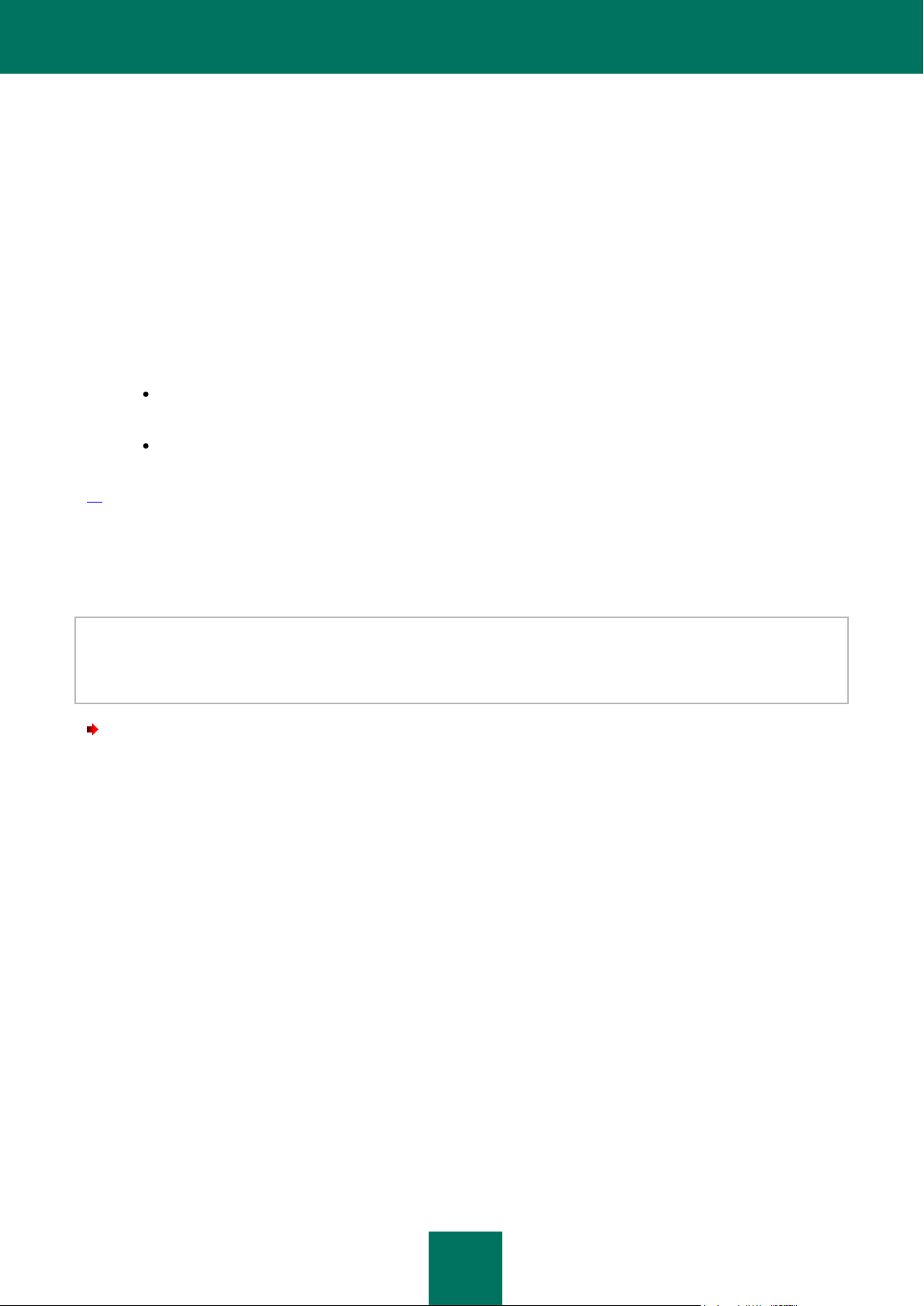

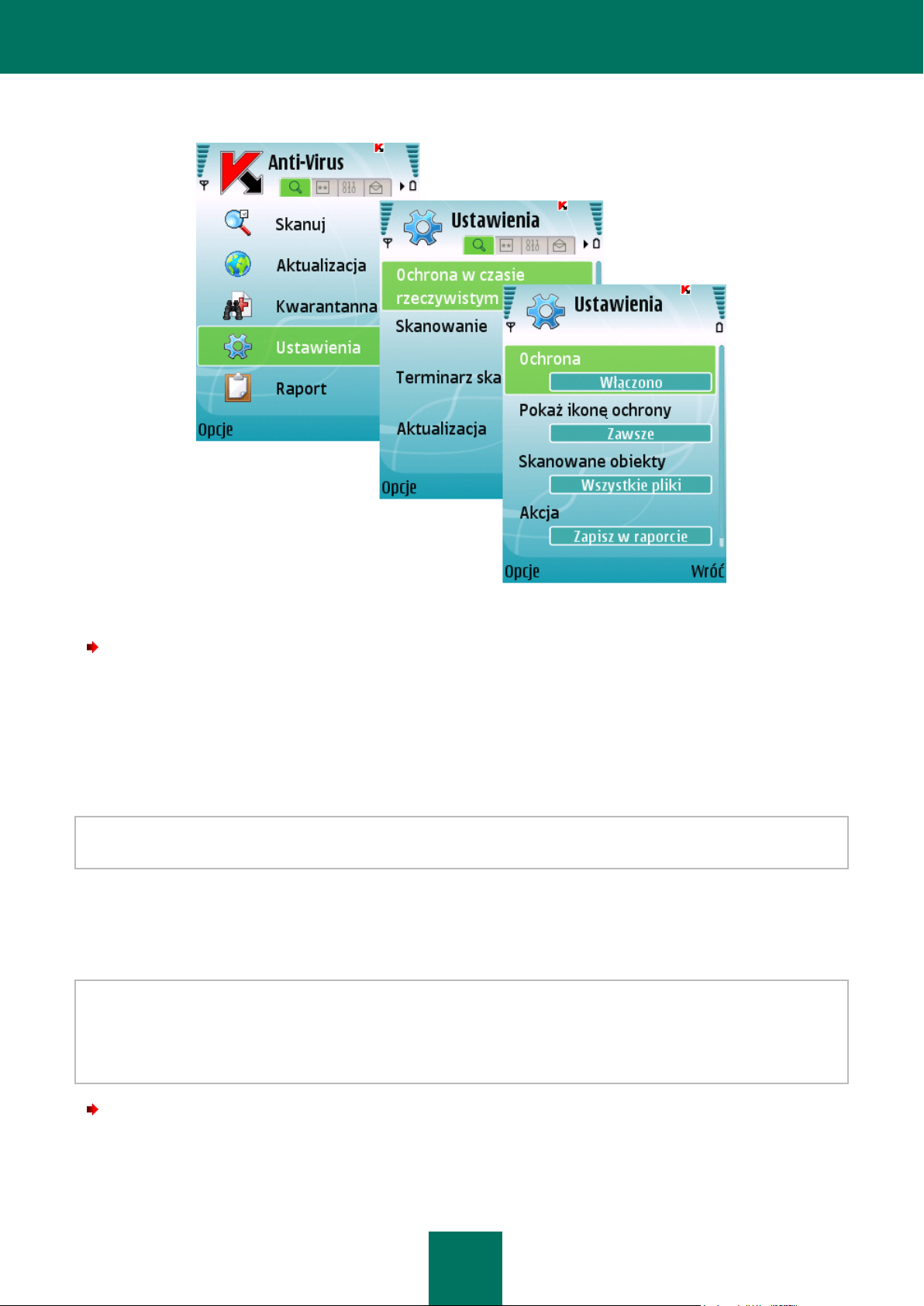

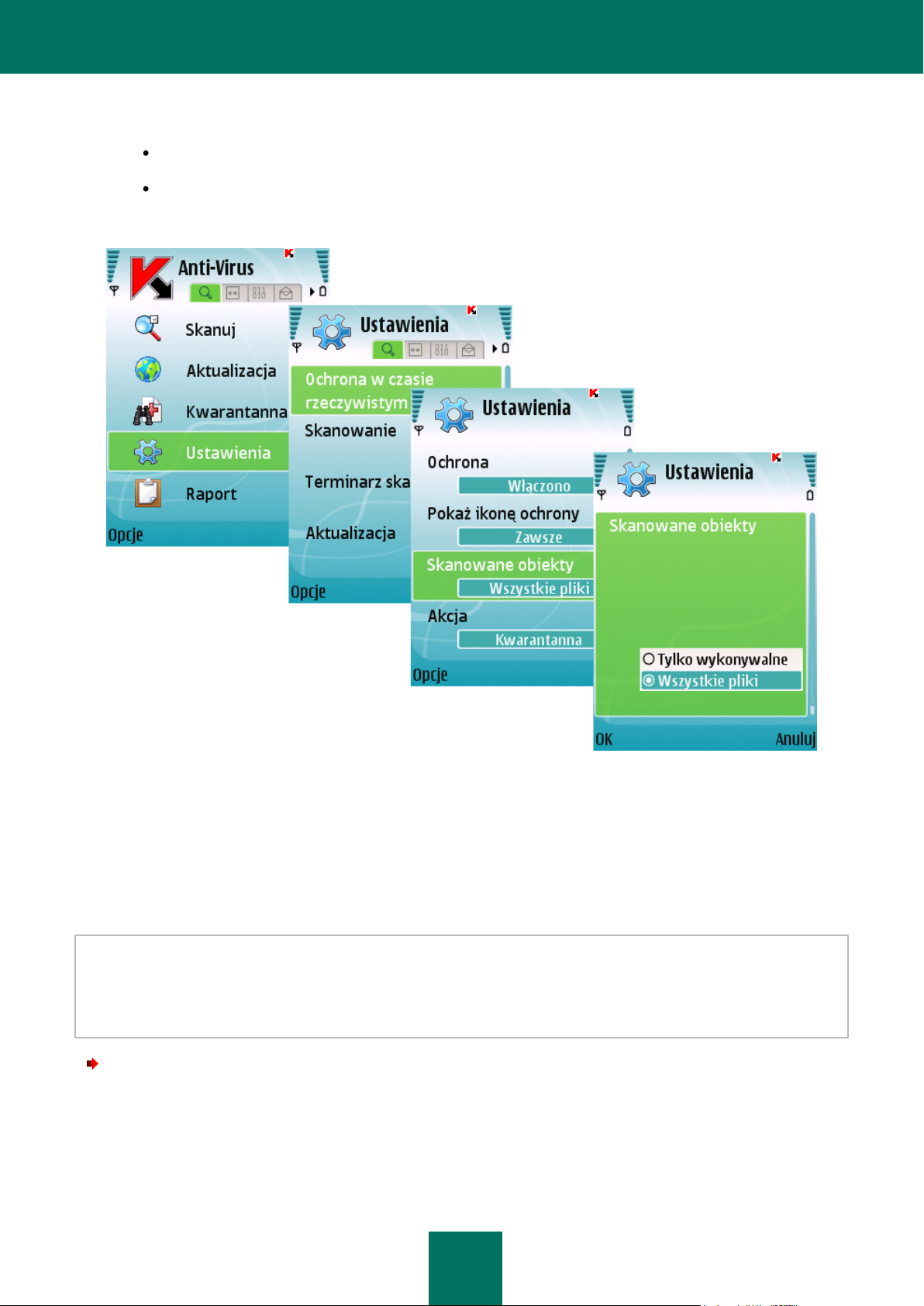

Aby włączyć ochronę w czasie rzeczywistym, wykonaj następujące czynności (Rysunek 7):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Ochrona w czasie rzeczywistym.

3. Zdefiniuj wartość Włączono dla parametru Ochrona.

K A S P E R S K Y M O B I L E S E C U R I T Y

19

4. Aby zapisać zmiany, kliknij Wróć.

Rysunek 7: Włączanie ochrony w czasie rzeczywistym

Aby włączyć ochronę w czasie rzeczywistym, wykonaj następujące czynności:

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Ochrona w czasie rzeczywistym.

3. Zdefiniuj wartość Wyłączono. dla parametru Ochrona.

4. Aby zapisać zmiany, kliknij Wróć.

Eksperci z firmy Kaspersky Lab zalecają, aby nie wyłączać ochrony w czasie rzeczywistym, ponieważ może to

doprowadzić do zainfekowania urządzenia i utraty danyc.

WYBÓR OBIEKTÓW, KTÓRE ZOSTANĄ PODDANE SKANOWANIU

Możliwe jest wybranie typu obiektów, które zostaną poddane skanowaniu przez ochronę w czasie rzeczywistym.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

Aby wybrać typ obiektów, które zostaną poddane skanowaniu, wykonaj następujące czynności (Rysunek 8):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Ochrona w czasie rzeczywistym.

K A S P E R S K Y M O B I L E S E C U R I T Y

20

3. Za pomocą parametru Skanowane obiekty zdefiniuj typ plików:

Wszystkie pliki: skanowanie wszystkich typów plików.

Tylko wykonywalne: skanowanie tylko plików wykonywalnych (na przykład, *.exe, *.sis, *.mdl, *.app).

4. Aby zapisać zmiany, kliknij Ok.

Rysunek 8: Wybieranie obiektów, które zostaną poddane skanowaniu

WYBÓR AKCJI, KTÓRA ZOSTANIE ZASTOSOWANA DLA

ZAINFEKOWANYCH OBIEKTÓW

Możliwa jest konfiguracja akcji, która zostanie zastosowana przez aplikację w momencie wykrycia szkodliwego obiektu.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

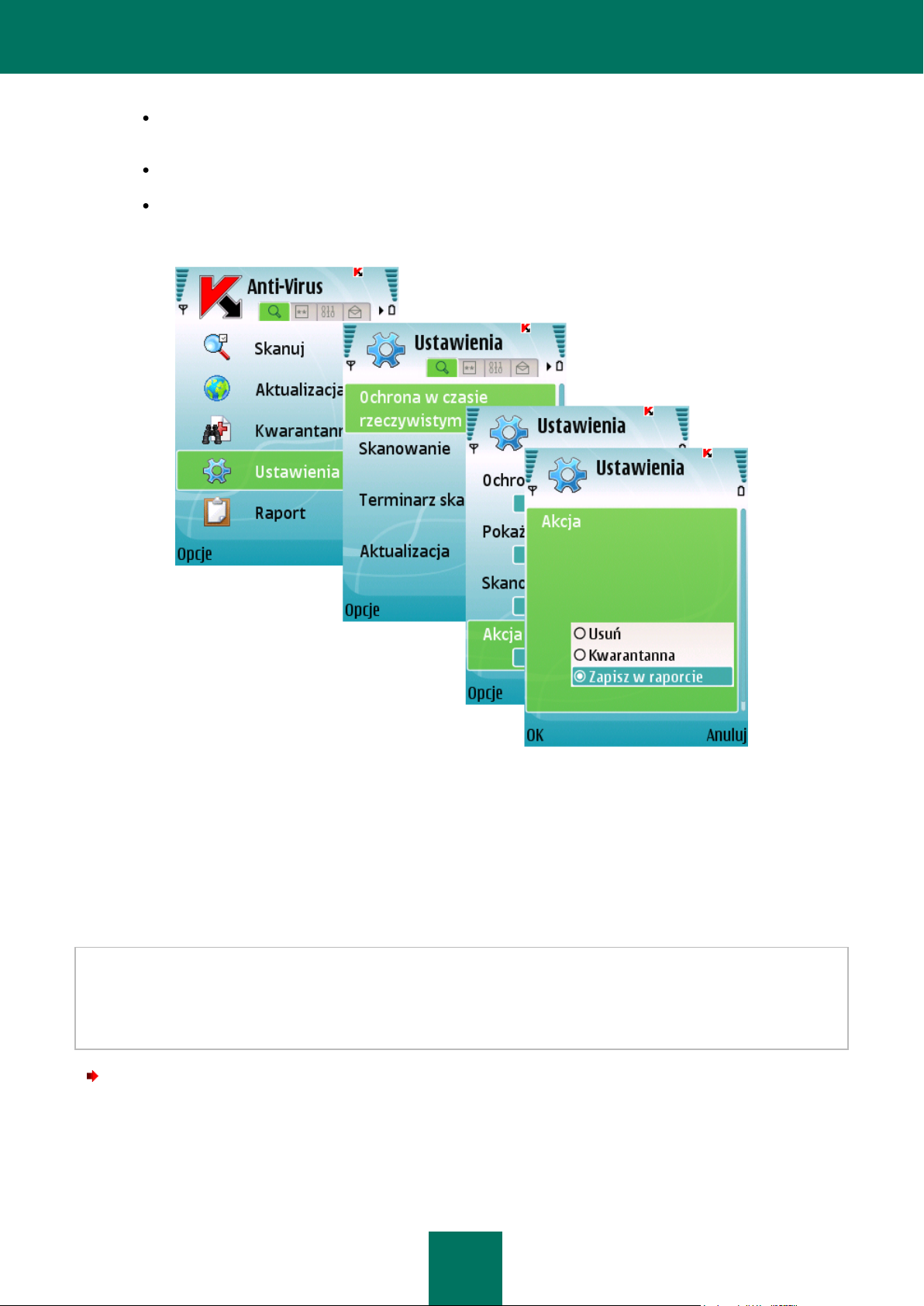

Aby skonfigurować akcję, która zostanie zastosowana przez aplikację w momencie wykrycia szkodliwego obiektu,

wykonaj następujące czynności (Rysunek 9):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Ochrona w czasie rzeczywistym.

3. Przy użyciu parametru Akcja zdefiniuj akcję, która zostanie zastosowana dla zainfekowanego obiektu.

K A S P E R S K Y M O B I L E S E C U R I T Y

21

Zapisz w raporcie: pominięcie szkodliwego obiektu oraz zarejestrowanie informacji o wykryciu szkodliwego

obiektu w raporcie aplikacji.

Usuń: usunięcie szkodliwych obiektów bez powiadamiania użytkownika.

Kwarantanna: przeniesienie szkodliwych obiektów do kwarantanny.

4. Aby zapisać zmiany, kliknij OK.

Rysunek 9: Konfiguracja akcji, która zostanie zastosowana przez program w momencie wykrycia szkodliwego obiektu

WYŚWIETLANIE IKONY OCHRONY

Ikona wskazuje stan ochrony w czasie rzeczywistym. Jeżeli ochrona w czasie rzeczywistym jest włączona, ikona jest

kolorowa, natomiast jeżeli ikona jest szara, oznacza to, że ochrona w czasie rzeczywistym jest wyłączona.

Możliwa jest konfiguracja ikony stanu ochrony.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

Aby skonfigurować ikonę stanu ochrony, wykonaj następujące czynności (Rysunek 10):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Ochrona w czasie rzeczywistym.

3. Wybierz Pokaż ikonę ochrony. Skonfiguruj ikonę stanu ochrony:

K A S P E R S K Y M O B I L E S E C U R I T Y

22

Zawsze: ikona zawsze będzie wyświetlana na ekranie urządzenia.

Tylko w menu: ikona będzie wyświetlana w menu urządzenia oraz w menu aplikacji Kaspersky Mobile

Security.

Nigdy: ikona nie będzie wyświetlana.

4. Aby zapisać zmiany, wybierz Ok.

SKANOWANIE NA ŻĄDANIE

W tym rozdziale znajdują się informacje na temat modułu Skanowanie oraz wyjaśniające, jak przeprowadzić skanowanie

urządzenia w poszukiwaniu wirusów, skonfigurować ustawienia skanowania oraz uruchomić automatyczne skanowanie.

Rysunek 10: Konfiguracja ikony stanu ochrony

K A S P E R S K Y M O B I L E S E C U R I T Y

23

W TYM ROZDZIALE

Informacje ogólne na temat skanowania na żądanie ....................................................................................................... 23

Ręczne uruchamianie skanowania .................................................................................................................................. 23

Konfiguracja zaplanowanego skanowania....................................................................................................................... 25

Wybór obiektów, które zostaną poddane skanowaniu ..................................................................................................... 26

Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów......................................................................... 27

Konfiguracja skanowania pamięci ROM .......................................................................................................................... 30

Konfiguracja skanowania archiwów ................................................................................................................................. 31

Zarządzanie opcją podświetlania ekranu ......................................................................................................................... 31

INFORMACJE OGÓLNE NA TEMAT SKANOWANIA NA ŻĄDANIE

Kaspersky Mobile Security umożliwia przeprowadzenie pełnego lub częściowego skanowania pamięci urządzenia, kart

wymiennych, wiadomości i pamięci systemowej.

Plik jest skanowany w poszukiwaniu szkodliwych obiektów. Szkodliwe obiekty są wykrywane w oparciu o bazy danych

aplikacji. Bazy danych zawierają opisy wszystkich znanych szkodliwych obiektów oraz metody ich neutralizacji. W

momencie wykrycia szkodliwego kodu aplikacja Kaspersky Mobile Security blokuje plik i wykonuje akcję, która została

zdefiniowana w ustawieniach.

Skanowanie można uruchomić ręcznie lub zgodnie z terminarzem.

Informacje na temat wyników skanowania są rejestrowane w raporcie programu (patrz sekcja “Raporty aplikacji” na

stronie 77).

RĘCZNE URUCHAMIANIE SKANOWANIA

Możliwe jest ręczne uruchomienie skanowania w dogodnym dla Ciebie momencie, na przykład, jeżeli na urządzeniu nie

są wykonywane żadne inne zadania.

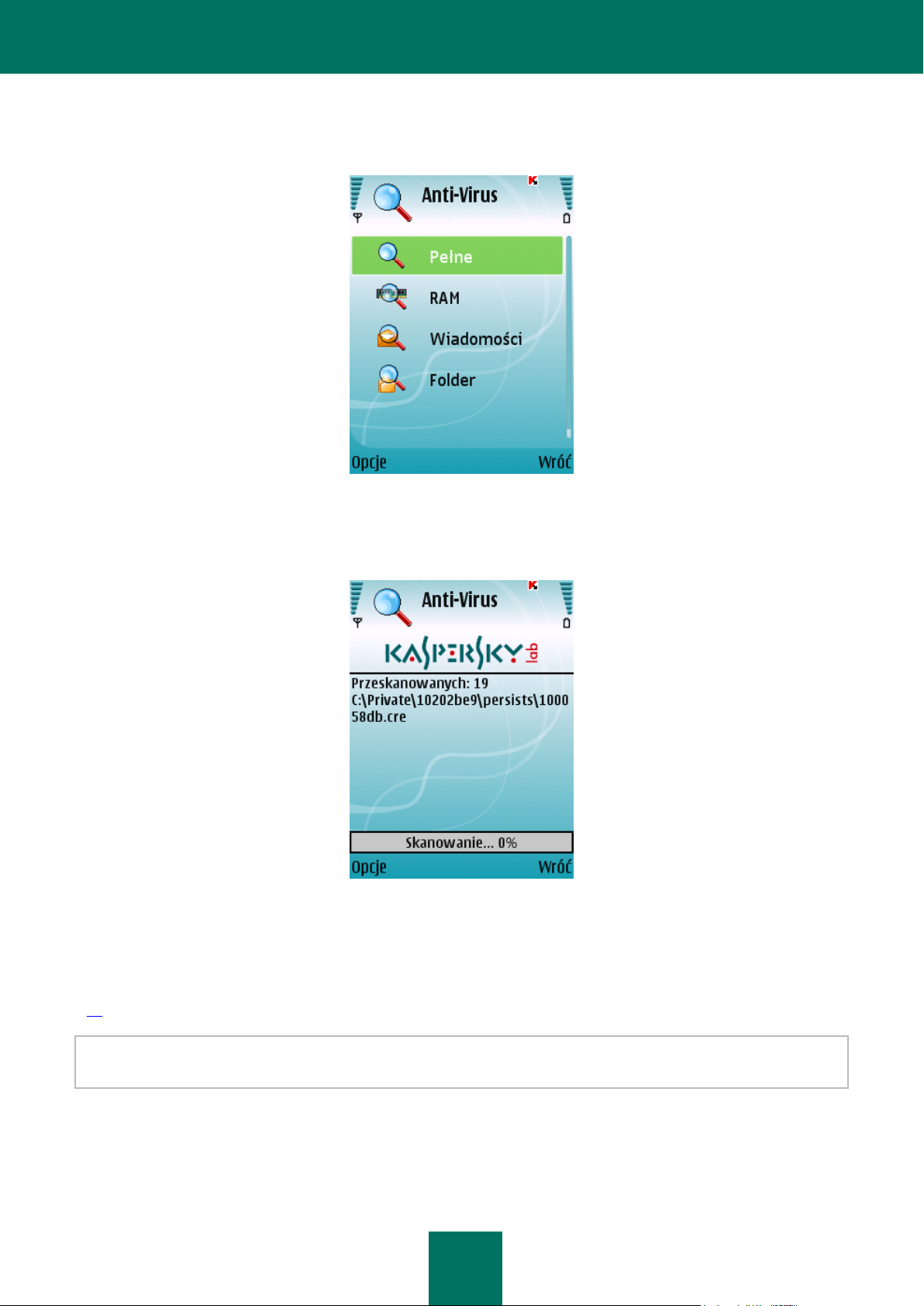

Aby ręcznie uruchomić skanowanie antywirusowe, wykonaj następujące czynności:

1. Na zakładce Anti-Virus wybierz Skanowanie.

2. W oknie Skanowanie (Rysunek 11) wybierz obszar skanowania urządzenia:

Pełne – skanowanie pamięci wewnętrznej urządzenia i kart wymiennych.

RAM – skanowanie pamięci systemowej urządzenia.

Wiadomości – skanowanie wszystkich otrzymanych wiadomości.

Folder – wybranie i skanowanie danego foldera znajdującego się w systemie plików urządzenia lub na

dodatkowych kartach pamięci.

K A S P E R S K Y M O B I L E S E C U R I T Y

24

W momencie wybrania elementu Folder zostanie otwarte okno wyświetlające system plików urządzenia. Do

nawigacji w systemie plików użyj przycisków dżojstika. Aby przeprowadzić skanowanie foldera, wybierz

odpowiedni folder, a następnie w menu Opcje kliknij Skanowanie.

Rysunek 11: Zakładka Skanowanie

Po uruchomieniu skanowania otwarte zostanie okno postępu, w którym wyświetlany jest bieżący stan skanowania: liczba

przeskanowanych obiektów, ścieżka dostępu do skanowanego obiektu oraz procentowa wartość postępu (Rysunek 12).

Rysunek 12: Okno Skanowanie

W momencie wykrycia zainfekowanego obiektu zostanie zastosowana akcja zdefiniowana w ustawieniach skanowania

dla parametru Akcja (patrz sekcja “Wybór akcji, która zostanie zastosowana dla zainfekowanych obiektów” na stronie

27).

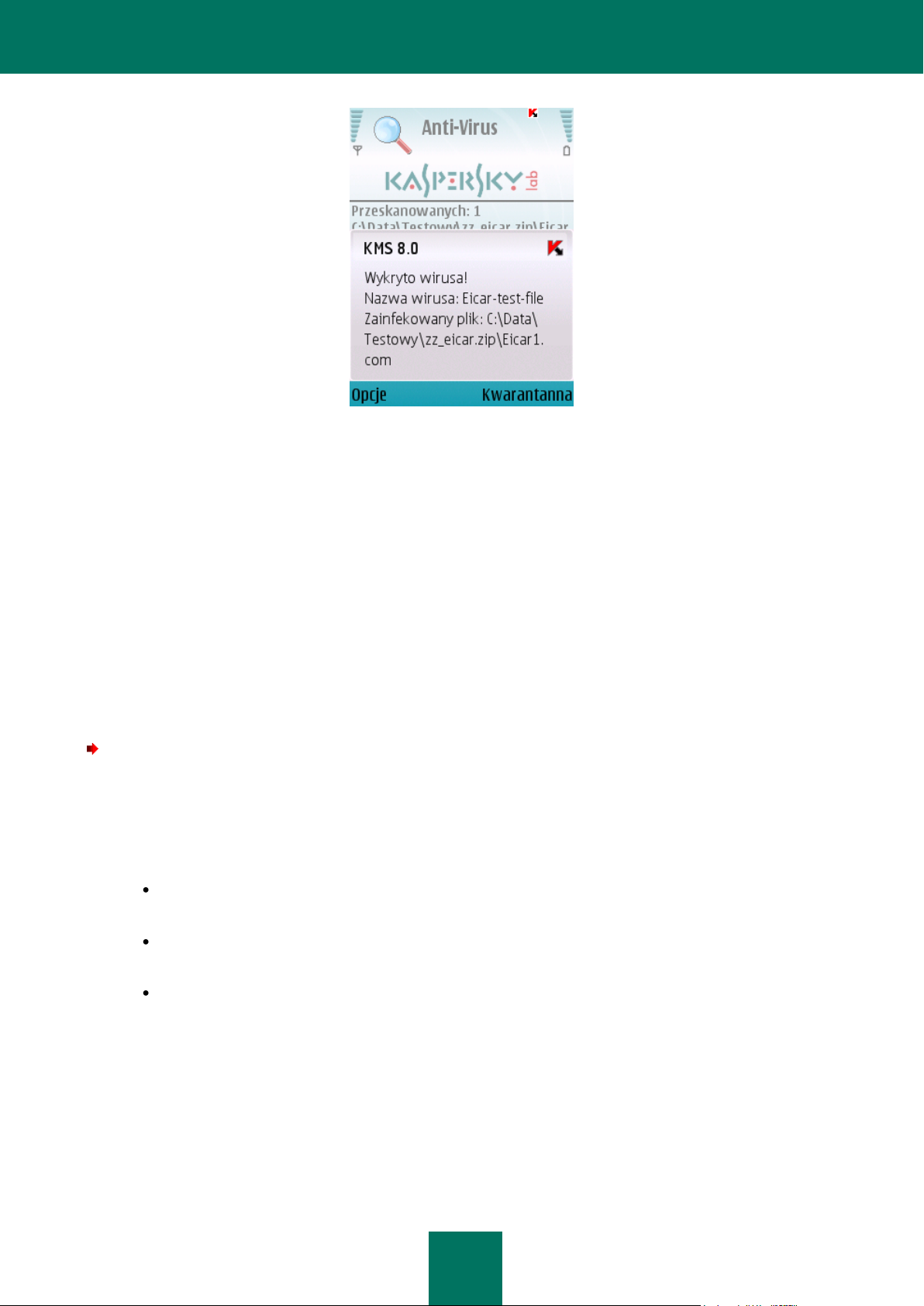

W przypadku zdefiniowania wartości Pytaj użytkownika, użytkownik zostanie poproszony o zdefiniowanie akcji, która

zostanie zastosowana dla zainfekowanego obiektu (Rysunek 13).

K A S P E R S K Y M O B I L E S E C U R I T Y

25

Rysunek 13: Komunikat informujący o wykryciu wirusa

Po zakończeniu skanowania na ekranie urządzenia zostaną wyświetlone statystyki ogólne na temat wykrytych i

usuniętych szkodliwych obiektów.

Domyślnie podczas skanowania podświetlanie ekranu wygasa, dzięki czemu bateria nie zostanie tak szybko

rozładowana. Włączenie podświetlania ekranu możliwe jest przy użyciu parametru Wyświetl ekran stanu znajdującego

się w menu Ustawienia na zakładce Informacyjne.

KONFIGURACJA ZAPLANOWANEGO SKANOWANIA

Kaspersky Mobile Security umożliwia tworzenie terminarza dla automatycznego skanowania urządzenia. Skanowanie

jest przeprowadzane w tle. W momencie wykrycia zainfekowanego obiektu zostanie zastosowana akcja zdefiniowana w

ustawieniach skanowania.

Domyślnie zaplanowane skanowanie jest wyłączone.

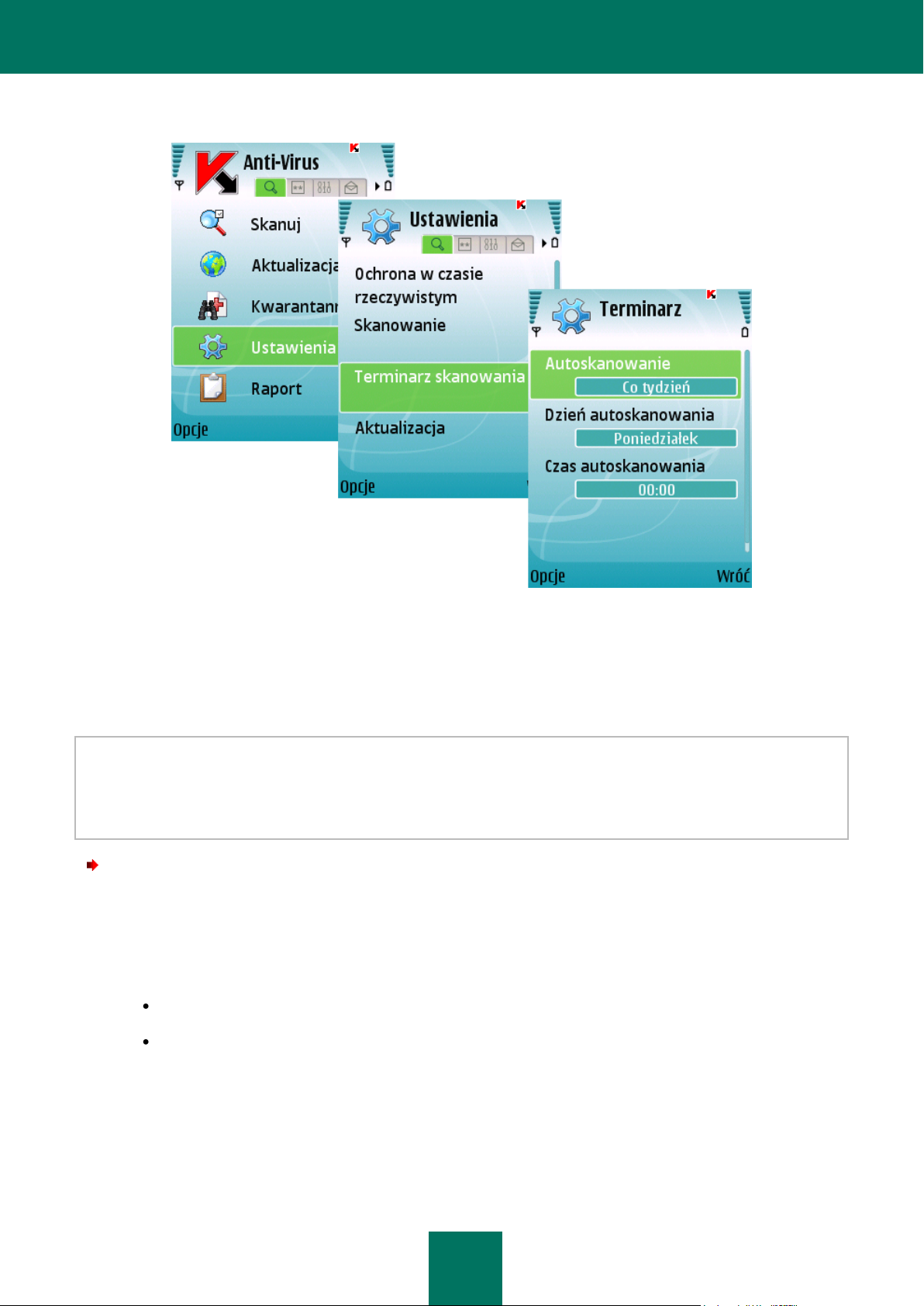

Aby skonfigurować terminarz zaplanowanego skanowania, wykonaj następujące czynności (Rysunek 14):

1. Na zakładce Anti-Virus wybierz element Ustawienia.

2. W oknie, które zostanie otwarte, wybierz Terminarz skanowania.

3. Skonfiguruj wartości dla parametru Autoskanowanie:

Codziennie: skanowanie przeprowadzane jest codziennie. Aby zdefiniować czas skanowania, określ

wartość dla parametru Czas autoskanowania.

Co tydzień: skanowanie przeprowadzane jest co tydzień. Aby zdefiniować dzień i czas skanowania, określ

wartości dla parametrów: Dzień autoskanowania i Czas autoskanowania.

Włączono: wyłączenie uruchamiania zaplanowanego skanowania.

K A S P E R S K Y M O B I L E S E C U R I T Y

26

4. Aby zapisać zmiany, kliknij Wróć.

Rysunek 14: Konfiguracja zaplanowanego skanowania

WYBÓR OBIEKTÓW, KTÓRE ZOSTANĄ PODDANE SKANOWANIU

Aplikacja umożliwia zdefiniowanie typu obiektów, które zostaną poddane skanowaniu.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

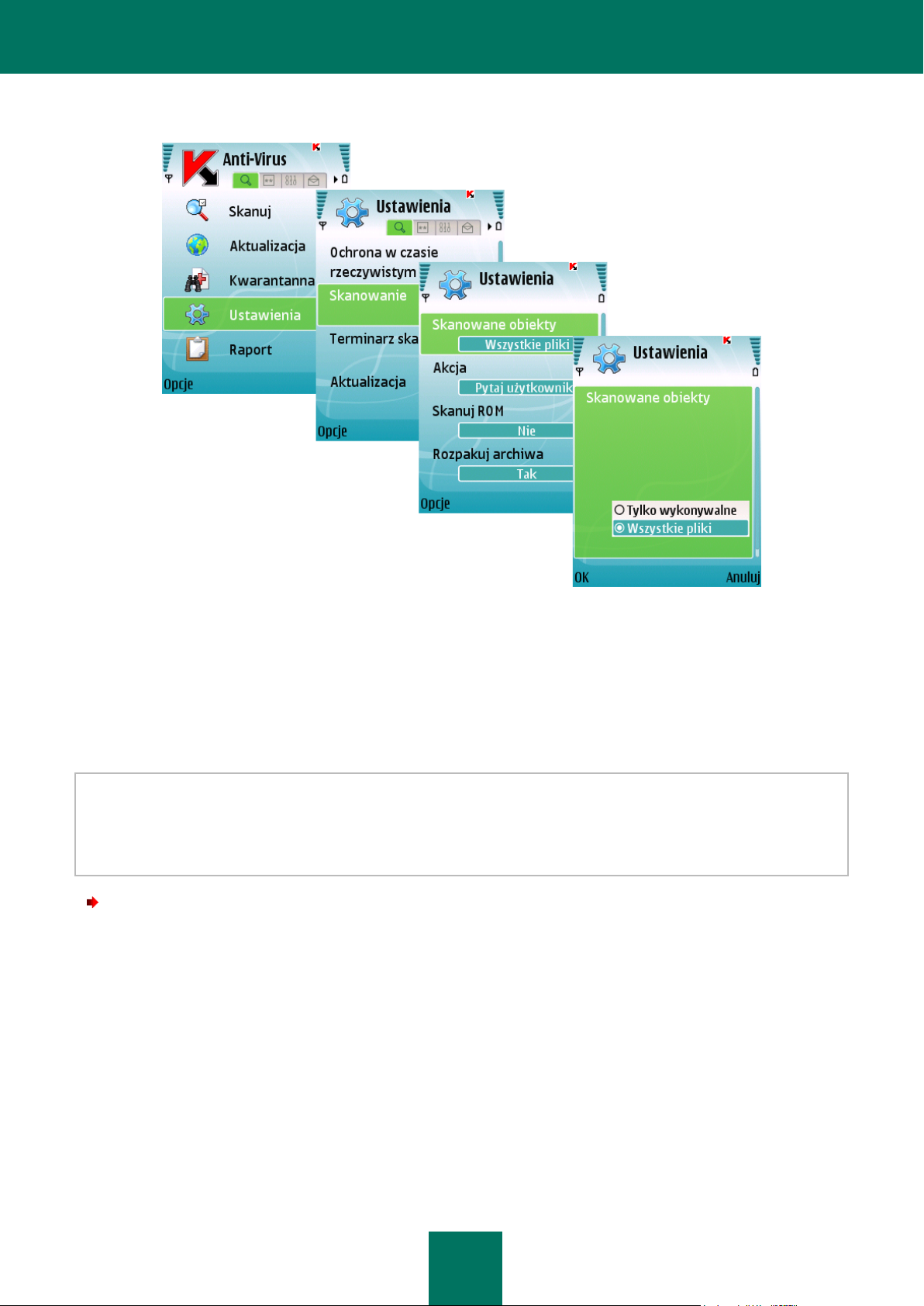

Aby wybrać obiekty, które zostaną poddane skanowaniu, wykonaj następujące czynności (Rysunek 15):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie, które zostanie otwarte, wybierz Skanowanie.

3. Zdefiniuj wartość dla parametru Skanowane obiekty:

Wszystkie pliki: skanowanie wszystkich plików.

Tylko wykonywalne: skanowanie tylko plików wykonywalnych (na przykład *.exe, *.sis, *.mdl, *.app).

K A S P E R S K Y M O B I L E S E C U R I T Y

27

4. Aby zapisać zmiany, kliknij OK.

Rysunek 15: Wybór obiektów, które zostaną poddane skanowaniu

WYBÓR AKCJI, KTÓRA ZOSTANIE ZASTOSOWANA DLA

ZAINFEKOWANYCH OBIEKTÓW

Możliwa jest konfiguracja akcji, która zostanie zastosowana dla szkodliwych obiektów w momencie ich wykrycia.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

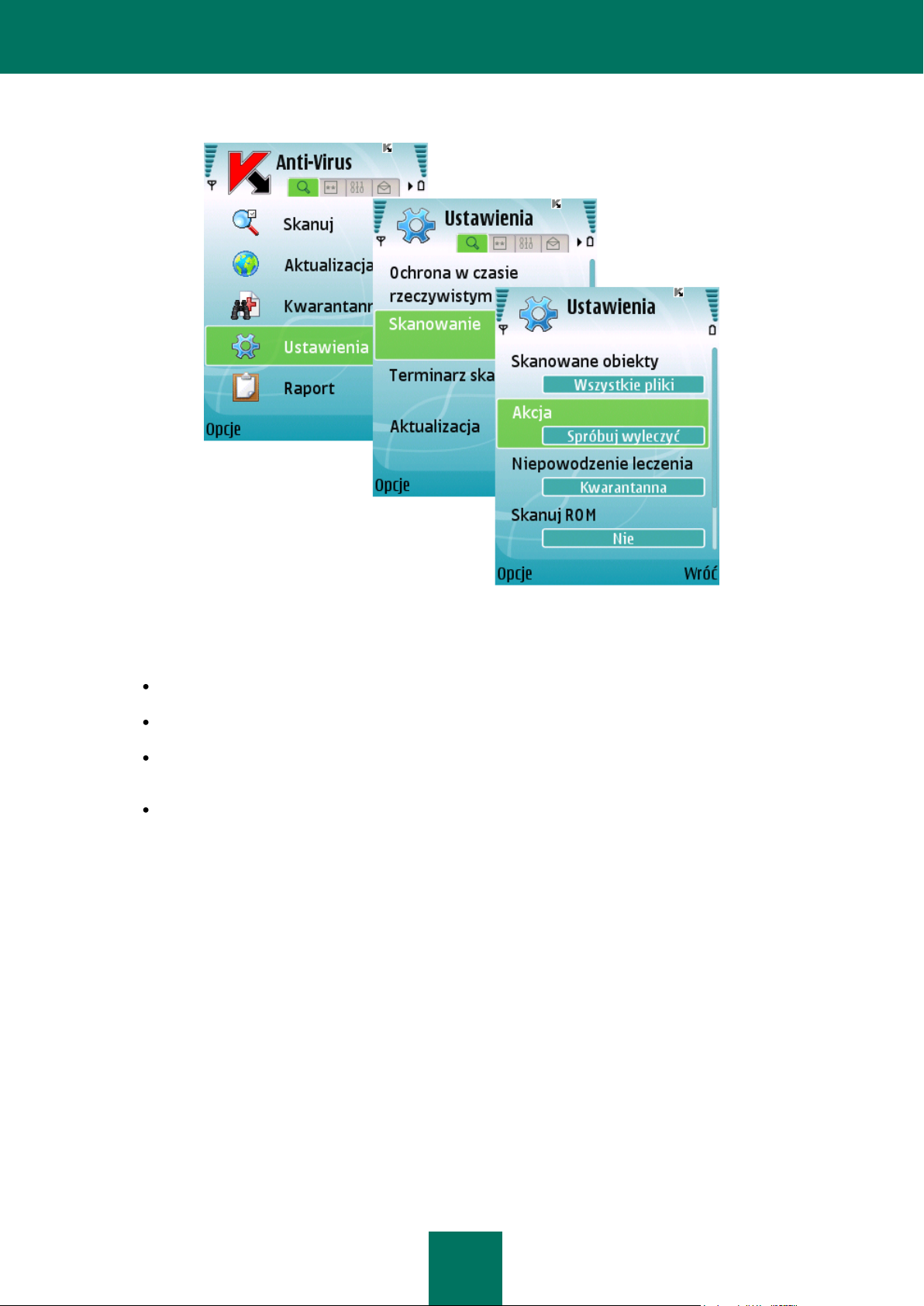

Aby skonfigurować akcję, która zostanie zastosowana dla zainfekowanego obiektu, wykonaj następujące czynności

(Rysunek 16):

1. Na zakładce Anti-Virus wybierz Ustawienia.

K A S P E R S K Y M O B I L E S E C U R I T Y

28

2. W oknie Ustawienia wybierz element Skanowanie (Rysunek 16).

Rysunek 16:Konfiguracja akcji, które zostaną zastosowane dla zainfekowanych obiektów

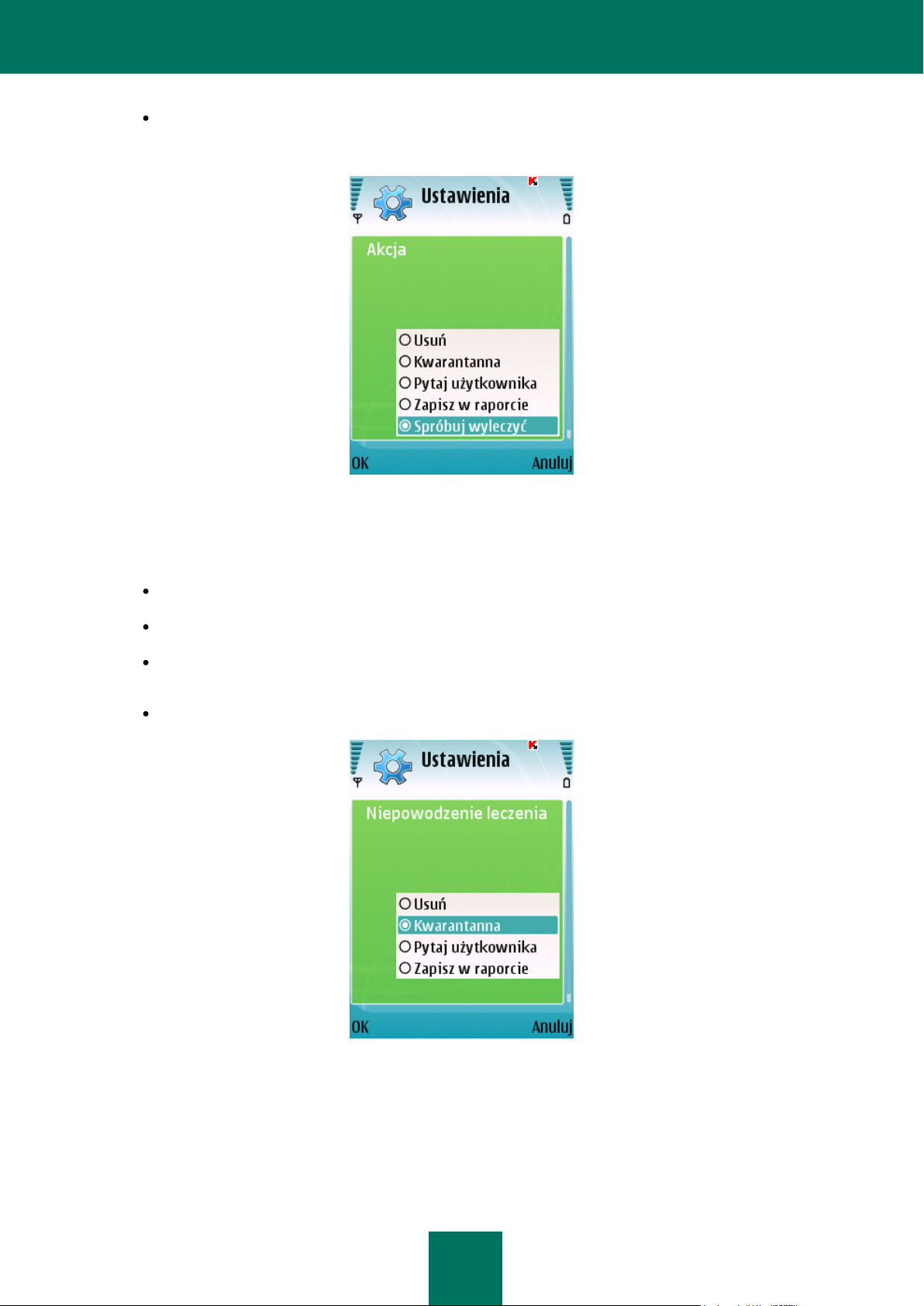

3. Parametr Akcja definiuje akcję, która zostanie zastosowana dla zainfekowanego obiektu (Rysunek 17):

Usuń: usunięcie szkodliwych obiektów bez powiadamiania użytkownika.

Kwarantanna: przeniesienie szkodliwych obiektów do kwarantanny.

Pytaj użytkownika: użytkownik zostanie poproszony o zdefiniowanie akcji, która zostanie zastosowana dla

zainfekowanego obiektu.

Zapisz w raporcie: informacje na temat wykrytych wirusów zostaną zarejestrowane w raporcie.

K A S P E R S K Y M O B I L E S E C U R I T Y

29

Spróbuj wyleczyć – próba wyleczenia zainfekowanych obiektów; natomiast parametr Niepowodzenie

leczenia definiuje akcję, która zostanie zastosowana dla zainfekowanego obiektu, jeżeli leczenie nie będzie

możliwe.

Rysunek 17: Wybór akcji, która zostanie zastosowana dla obiektów

4. Jeżeli zdefiniowano akcję Spróbuj wyleczyć, określ także wartość dla parametru Niepowodzenie leczenia

(Rysunek 18):

Usuń: usunięcie szkodliwych obiektów bez powiadamiania użytkownika.

Kwarantanna: przeniesienie szkodliwych obiektów do kwarantanny.

Pytaj użytkownika: użytkownik zostanie poproszony o zdefiniowanie akcji, która zostanie zastosowana dla

zainfekowanego obiektu.

Zapisz w raporcie: informacje na temat wykrytych wirusów zostaną zarejestrowane w raporcie.

Rysunek 18: Wybór drugiej akcji

5. Aby zapisać zmiany, kliknij Ok.

K A S P E R S K Y M O B I L E S E C U R I T Y

30

KONFIGURACJA SKANOWANIA PAMIĘCI ROM

Pamięć ROM zawiera pliki systemowe niezbędne do załadowania systemu operacyjnego urządzenia. Możliwe jest

włączenie lub wyłączenie skanowania pamięci ROM.

W celu modyfikacji wartości ustawień użyj dżojstika urządzenia lub wybierz element Zmień znajdujący się w menu

Opcje.

Domyślnie aplikacja używa wartości ustawień zalecanych przez specjalistów z firmy Kaspersky Lab. Aby przywrócić

zalecane wartości, otwórz okno Ustawienia i wybierz element Przywróć znajdujący się w menu Opcje.

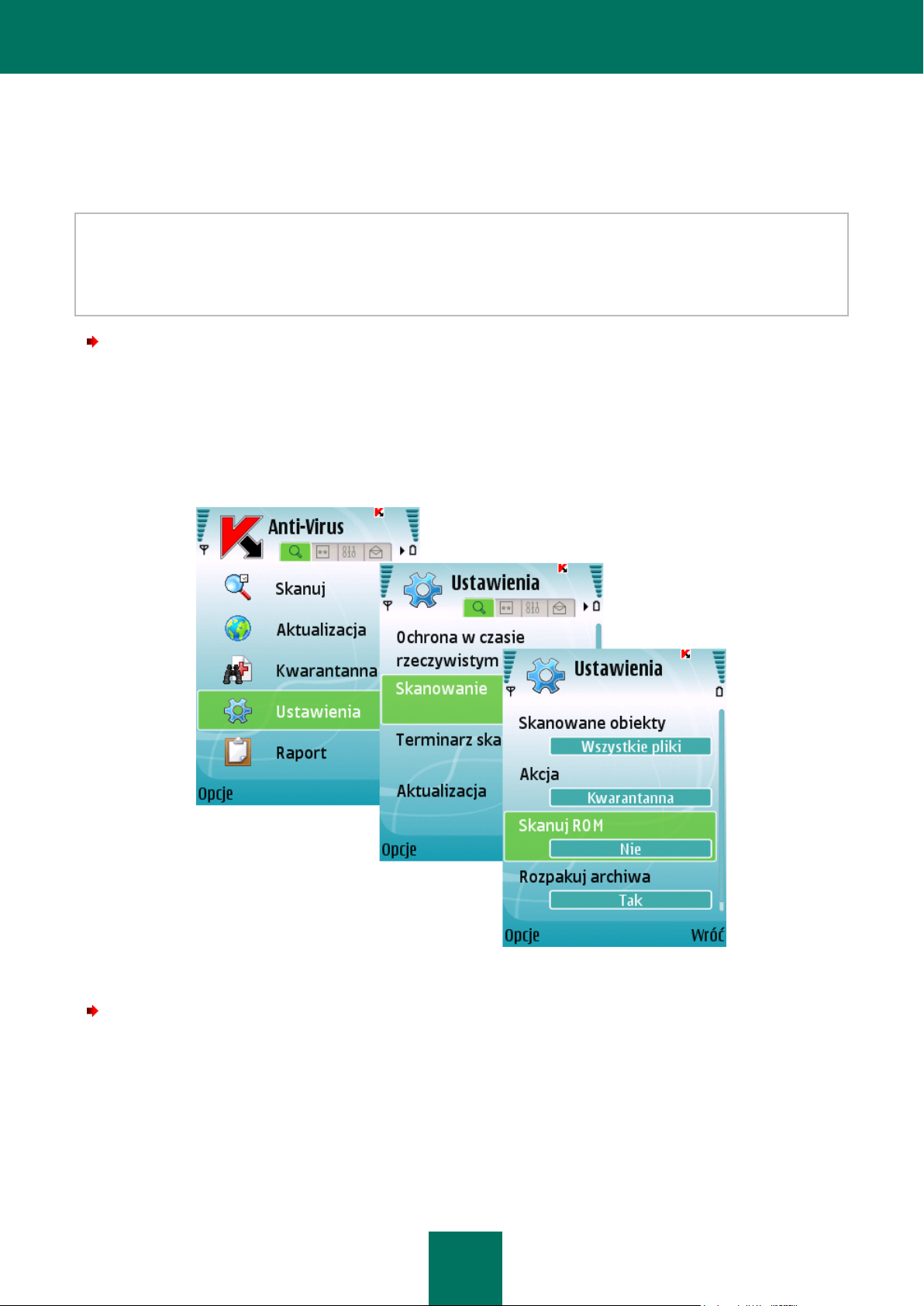

Aby włączyć skanowanie pamięci ROM urządzenia, wykonaj następujące czynności (Rysunek 19):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Skanowanie.

3. Zdefiniuj wartość Tak dla parametru Skanuj ROM.

4. Aby zapisać zmiany, kliknij Wróć.

Aby włączyć skanowanie pamięci ROM urządzenia, wykonaj następujące czynności (Rysunek 19):

1. Na zakładce Anti-Virus wybierz Ustawienia.

2. W oknie Ustawienia wybierz Skanowanie.

3. Zdefiniuj wartość Tak dla parametru Skanuj ROM.

4. Aby zapisać zmiany, kliknij Wróć.

Rysunek 19: Włączanie skanowania pamięci ROM urządzenia

Loading...

Loading...