Page 1

1

KASPERSKY LABS JAPAN

Kaspersky

Mail Gateway 5.6

管理者ガイド

Kaspersky® Mail Gateway 5.6

®

Kaspersky Labs Japan

http://www.kaspersky.co.jp

Revision date: July, 2008.

Version 5.6 CF1 (Build 5.6.28.0)

Page 2

2

Kaspersky® Mail Gateway 5.6

目次

第 1 章 KASPERSKY® MAIL GATEWAY 5.6 ............................................................... 7

1.1. Kaspersky Mail Gateway 5.6 の新機能 ......................................................... 10

1.2. ライセンスポリシー ...................................................................................... 11

1.3. システム要件 .............................................................................................. 11

第 2 章 アプリケーション構造および一般的な導入方法 ............................................ 13

2.1. アプリケーションのアーキテクチャ ................................................................. 13

2.2. メインアプリケーションのアルゴリズム ........................................................... 15

2.3. 一般的な導入方法 ...................................................................................... 18

2.3.1. DMZ へのアプリケーション導入 .............................................................. 19

2.3.2. 企業ネットワーク内へのアプリケーション導入 .......................................... 21

第 3 章 アプリケーションのインストール................................................................... 23

3.1. Linux が動作するサーバへのインストール..................................................... 23

3.2. FreeBSD が動作するサーバへのインストール ................................................ 24

3.3. インストール手順 ........................................................................................ 24

3.4. アプリケーションの設定 ............................................................................... 26

3.5. Kaspersky Mail Gateway を管理する Webmin モジュールのインストール ......... 29

第 4 章 アプリケーション動作の原則 ....................................................................... 31

4.1. 受信者/送信者グループの作成 .................................................................... 31

4.2. 一般的なメッセージ処理アルゴリズム ........................................................... 34

4.3. アンチスパムモジュールの動作 .................................................................... 36

4.3.1. 定型分析 ............................................................................................. 37

4.3.2. コンテンツフィルタリング......................................................................... 38

4.3.3. 外部サービスを使用したチェック............................................................. 39

4.3.4. Urgent Detection System ...................................................................... 39

4.3.5. 認識結果とメッセージ処理 ..................................................................... 40

4.4. アンチウイルスモジュールの動作 ................................................................. 41

Page 3

目次

3

第 5 章 アンチウイルスとスパムフィルタリング ......................................................... 44

5.1. アンチウイルスデータベースとアンチスパムデータベースの更新 ..................... 44

5.1.1. アンチウイルスデータベースとアンチスパムデータベースの自動更新 ........ 46

5.1.2. アンチウイルスデータベースとアンチスパムデータベースの手動更新 ........ 47

5.1.3. 更新を保管して共有するネットワークディレクトリの作成............................ 48

5.2. スパムフィルタリング ................................................................................... 49

5.2.1. アンチスパムモジュールコンポーネントの起動と管理 ............................... 50

5.2.2. フィルタリングプロセスの管理................................................................. 51

5.2.3. ブラックリスト/ホワイトリストを使用したメールフィルタリング....................... 52

5.2.4. UDS サービスの管理 ............................................................................ 53

5.2.5. 有効な DNSBL サービスのリストの管理 .................................................. 54

5.2.6. スパムコンテンツを含むメッセージのマーキング....................................... 55

5.2.7. スパムメッセージ送付のブロック ............................................................. 55

5.2.8. 隔離ディレクトリへのスパムメッセージの保存 .......................................... 56

5.3. メールトラフィックのウイルススキャン ............................................................ 57

5.3.1. 感染していないメッセージまたは感染駆除されたメッセージのみの送付 ..... 57

5.3.2. 感染オブジェクトと標準の通知との置き換え ............................................ 58

5.3.3. 感染が疑われるオブジェクトを含むメッセージの送付のブロック ................. 59

5.3.4. 送信者、管理者、受信者への通知の送付 ............................................... 60

5.3.5. 名前および種類によるオブジェクトフィルタリングの追加 ........................... 61

5.3.6. 隔離ディレクトリへのメッセージの保存 .................................................... 62

5.4. スパムフィルタリングとアンチウイルスの統合 ................................................ 64

5.4.1. 最高速モード ........................................................................................ 64

5.4.2. 推奨モード ........................................................................................... 66

5.4.3. 最大保護モード .................................................................................... 67

5.5. Kaspersky Mail Gateway の追加機能 ........................................................... 68

5.5.1. 送受信メールのアーカイブへの自動追加 ................................................ 68

5.5.2. ハッカーの攻撃およびスパムからの防御 ................................................ 69

5.6. ライセンスキーの管理 ................................................................................. 70

5.6.1. キー情報の表示 ................................................................................... 71

5.6.2. ライセンスキーの更新 ........................................................................... 72

5.6.3. キーの削除 .......................................................................................... 73

Page 4

4

Kaspersky® Mail Gateway 5.6

第 6 章 高度なアプリケーション設定 ....................................................................... 75

6.1. メールトラフィックのアンチウイルスの設定 ..................................................... 75

6.1.1. アプリケーションタイムアウトの設定 ........................................................ 75

6.1.2. パフォーマンス制限の設定 .................................................................... 77

6.2. 接続受信インターフェイスの設定 .................................................................. 78

6.3. ルーティングテーブルの設定........................................................................ 79

6.4. 設定ファイル構文のチェック ......................................................................... 80

6.5. 通知テンプレートでの構文チェック ................................................................ 80

6.6. メールアーカイブと隔離ディレクトリ ............................................................... 81

6.7. メールキューの管理 .................................................................................... 85

6.8. アプリケーションの管理 ............................................................................... 88

6.9. アプリケーション動作の制御 ........................................................................ 90

6.10. 日時形式のカスタマイズ ............................................................................ 91

6.11. レポートオプション ..................................................................................... 91

6.12. メッセージへの補足情報の追加.................................................................. 93

6.13. SNMP を通じたアプリケーション動作の制御................................................. 95

第 7 章 アプリケーション動作のテスト ..................................................................... 98

7.1. Telnet を使ったメール送受信のテスト ........................................................... 98

7.2. スパムフィルタリングのテスト...................................................................... 100

7.3. EICAR を使用したアプリケーションテスト ..................................................... 101

第 8 章 アプリケーションのアンインストール........................................................... 103

第 9 章 よくある質問 ........................................................................................... 104

付録 A. KASPERSKY MAIL GATEWAY の設定ファイル ............................................ 108

A.1. [path] セクション ....................................................................................... 108

A.2. [locale] セクション ..................................................................................... 109

A.3. [options] セクション ................................................................................... 109

A.4. [mailgw.access] セクション ........................................................................ 110

A.5. [mailgw.antispam] セクション .................................................................... 115

A.6. [mailgw.forward] セクション ...................................................................... 116

A.7. [mailgw.limits] セクション .......................................................................... 117

A.8. [mailgw.network] セクション ...................................................................... 119

Page 5

目次

5

A.9. [mailgw.options] セクション ....................................................................... 121

A.10. [mailgw.path] セクション ......................................................................... 123

A.11. [mailgw.timeouts] セクション ................................................................... 124

A.12. [mailgw.archive] セクション ..................................................................... 127

A.13. [mailgw.snmp] セクション ........................................................................ 128

A.14. [mailgw.policy] セクション ........................................................................ 129

A.15. [path mailgw.group:group_name] セクション ............................................ 141

A.16. [updater.path] セクション ........................................................................ 151

A.17. [updater.options] セクション .................................................................... 152

A.18. [updater.report] セクション ...................................................................... 154

付録 B. 製品の追加情報 ..................................................................................... 155

B.1. ディレクトリへのアプリケーションファイルの配布........................................... 155

B.2. 外部設定ファイルの使用 ........................................................................... 159

B.3. メインアプリケーションデーモンを制御するシグナル ..................................... 161

B.4. コマンドラインによるアプリケーション管理.................................................... 161

B.5. アプリケーション統計値 ............................................................................. 162

B.6. SNMP 経由の通信で使用される SNMP Trap ............................................... 168

B.7. Mailgwd のコマンドラインオプション ............................................................ 170

B.8. Mailgwd のリターンコード .......................................................................... 171

B.9. Licensemanager のコマンドラインオプション ................................................ 173

B.10. Licensemanager のリターンコード ............................................................. 173

B.11. Keepup2date のコマンドラインオプション ................................................... 174

B.12. Keepup2date のリターンコード ................................................................. 175

B.13. テンプレート ............................................................................................ 176

B.14. Mailgw-tlv ユーティリティの リターンコード ................................................. 186

B.15. Mailgw-mailq ユーティリティのコマンドラインオプション ............................... 186

B.16. Mailgw-maila ユーティリティのコマンドラインオプション ............................... 187

B.17. Mailgw-maila および mailgw-mailq のリターンコード .................................. 189

B.18. アンチスパムモジュールによって追加される特別なヘッダー ........................ 189

B.19. ウイルススキャンおよびスパムフィルタリングに関するメッセージの形式 ....... 192

B.20. メッセージに適用された動作に関する 通知 ............................................... 193

Page 6

6

Kaspersky® Mail Gateway 5.6

付録 C. スパムサンプルの提供 ............................................................................ 197

付録 D. KASPERSKY LAB ..................................................................................... 198

D.1. 製品ラインナップ ...................................................................................... 198

D.2. お問い合わせ先 ....................................................................................... 204

付録 E. 使用許諾契約書 ..................................................................................... 205

付録 F. この製品で使用されているサードパーティ製ソフトウェア.............................. 213

F.1. Berkeley DB 1.85 library ............................................................................ 213

F.2. Libjpeg 6b library ...................................................................................... 214

F.3. Libungif library.......................................................................................... 216

F.4. Libevent library ......................................................................................... 216

F.5. Libspf2 library ........................................................................................... 217

F.6. Libpatricia library ...................................................................................... 218

F.7. Pcre library ............................................................................................... 219

F.8. Zlib library ................................................................................................ 220

F.9. Expat library ............................................................................................. 221

F.10. STLport library ........................................................................................ 221

F.11. OpenSSL library ...................................................................................... 222

F.12. FreeBSD libc library ................................................................................. 225

F.13. Mcpp preprocessor program .................................................................... 225

F.14. Libbind library ......................................................................................... 226

F.15. Snmp++v3.2.22 library ........................................................................... 227

F.16. Libdes-l-4.01a library............................................................................... 227

F.17. Crypt-1.02 library .................................................................................... 228

F.18. AgentX++v1.4.16 library ......................................................................... 228

F.19. Agent++v3.5.28a library ......................................................................... 235

F.20. Universal Charset Detector (Mozilla) library............................................... 236

Page 7

Kaspersky® Mail Gateway 5.6

7

第 1 章 KASPERSKY® MAIL

GATEWAY 5.6

Kaspersky® Mail Gateway 5.6 (以降、Kaspersky Mail Gateway またはアプリケ

ーションという) は、SMTP メールトラフィックをフィルタリングすることで、メールシステ

ムのユーザをウイルスや未承諾広告 (スパム) から守ります。これはインターネット標

準 IETF RFC に準拠したフル装備のメールリレーアプリケーションであり、Linux および

FreeBSD で動作します。

このアプリケーションを利用して、次のことができます:

ウイルスがないかどうか、メールメッセージの本文と添付ファイルをスキャン

する

感染した添付ファイルやメッセージ本文を検知する。疑わしいもの、パスワー

ド保護されたものも同様に検知します

メールメッセージのスキャンによって検知された感染オブジェクトを、アンチウ

イルス処理 (感染駆除など) する

添付ファイルの名前および MIME タイプによってメールトラフィックをフィルタ

リングし、フィルタリングされたオブジェクトに対して指定の処理ルールを適用

する

スパムに典型的な兆候がないかどうか、メールメッセージおよび添付ファイル

をチェックする

ア ン チ ス パ ム 分 析 に よ っ て 、 メ ー ル 送 信者 お よ び 受 信 者 の ア ド レ ス

(envelope)、メッセージサイズ、各種ヘッダ (From、To など) を解析する

メール解析によって、次のチェックを行う:

送信者の IP アドレスが DNS-based real time black hole list (DNSBL)

にないかどうか

Page 8

8

注記

DNSBL (DNS based black hole list) は、無制御な大量メール送信

に利用されているメールサーバの IP アドレスをまとめたデータベースで

す。このようなサーバは誰からのメールでも受け付け、不特定の宛先へ

送信します。DNSBL を使用することで、こうしたメールサーバからのメー

ルを自動的にブロックできます。各種サービスでは、このようなリストの作

成に異なるポリシーを採用しています。メールのフィルタリングに DNSBL

を使用する場合は、事前に各サービスのポリシーを確認してください。

Kaspersky® Mail Gateway 5.6

送信側サーバの DNS レコードが入手できるかどうか (DNS リバースル

ックアップ)

Sender Policy Framework (SPF) に基づいてドメインで許可されている

アドレスのリストに、送信者の IP アドレスが一致しているかどうか

メッセージのテキストに含まれる Web サイトのアドレスおよびリンクが

Spam URL Real-time Blocklists (SURBL) と一致するかどうか

添付された画像のスキャン。添付画像は既知のスパムメッセージのシグネチ

ャと比較され、比較結果に基づいてメッセージのステータスが決定されます

企業の内部セキュリティポリシーで要求されている場合、アプリケーションが

送受信したメールメッセージをすべて保管する

ハッキング攻撃から保護し、未承諾メール配信のオープンリレーとしてアプリ

ケーションが使われるのを防ぐために、SMTP 接続に対する制限をかける

アプリケーション設定と SMTP パラメータを使ってサーバの負荷を制限する

メールトラフィックの処理に使用する送受信者のホワイトリスト/ブラックリスト

を作成する

感染オブジェクト、疑わしいオブジェクト、またはパスワード保護されたオブジ

ェクトを含むメッセージについて送信者、受信者、管理者に通知する。メール

スキャンで発生したエラーについても通知します

スパムまたはスパムの疑いありと判断されたメッセージ、正式なメールまたは

ブラックリストに載せられたメール、感染オブジェクトや感染が疑われるオブ

ジェクトを含むメッセージを隔離する

Kaspersky Mail Gateway のアンチウイルスデータベース とアンチスパムデ

ータベースを更新する。更新は、カスペルスキーのアップデートサーバからダ

ウンロードされます。ローカルディレクトリからデータベースを更新するように

設定することもできます

Page 9

Kaspersky® Mail Gateway 5.6

注意!

日々出現する新しいウイルスに対応するため、アンチウイルスデータベー

スを常に最新の状態に保ってください。カスペルスキーのアップデートサー

バには、1 時間ごとに最新の更新がアップロードされます。

注意!

カスペルスキーの言語研究所では、スパム検知に使用する用語資料の改

良と追加が常に行われています。スパムを効率よく排除するには、アンチ

スパムデータベースを定期的に更新する必要があります。カスペルスキー

のアップデートサーバには、3 分ごとにデータベース更新がアップロードさ

れます。

感染オブジェクトの検知と駆除は、アンチウイルスデータベースを使って行わ

れます。スキャンでは、データベースに含まれるウイルスのサンプルコードと

各ファイルの内容が比較されます

アンチスパムデータベースを使用して、メッセージ内容 (Subject その他のヘ

ッダーを含む) および添付ファイルを解析します。解析されたテキストは言語

アルゴリズムを使ってサンプルメッセージと比較され、スパムに典型的な用語

や語句がないかどうか確認されます

keepup2date コンポーネントの機能は、アンチウイルスデータベース とアン

チスパムデータベースを更新することです (5.1 項を参照)

9

Kaspersky Mail Gateway を、Web ベースの Webmin インターフェイスでリ

モートから設定および管理する。また、コマンドラインオプションやシグナル、

コマンドファイルなど標準の OS ツールを使うか、アプリケーションの設定ファ

イルを変更するなど、設定や管理をローカルで行うこともできます

アンチウイルス機能、スパムフィルタリングのステータス、アプリケーション統

計、ログを、ローカルとリモート (Webmin インターフェイスを使用) の両方で

監視する

構成データおよびアプリケーションアクティビティ情報を SNMP 経由で入手し、

特定のイベントが発生したら SNMP Trap が送信されるように設定する

Page 10

10

Kaspersky® Mail Gateway 5.6

1.1. Kaspersky Mail Gateway 5.6 の

新機能

Kaspersky Mail Gateway では、次の機能が新たに追加されました:

このアプリケーションにはアンチスパムモジュールが組み込まれており、次の

特長があります:

パフォーマンスと安定性が向上

必要なメモリが尐ない

インターネットトラフィック (Kaspersky Mail Gateway データベースの更

新) が尐ない

フィルタリング方法の改良。主に次の点が向上しています:

メールメッセージ内の HTML オブジェクトを解析するアルゴリズム。フィ

ルタリングシステムを回避するためにスパマが使用するさまざまなトリッ

クからのプロテクションを向上させます

メールメッセージのヘッダを解析するシステム

画像形式の添付ファイル (GSG) を解析するシステム

Sender Policy Framework (SPF) および Spam URL Realtime Block-

lists (SURBL)

Internal Urgent Detection System (UDS)。特定タイプのスパムに関す

る情報をリアルタイムで入手します

ユーザグループごとに設定を個別に適用可能。別個のスキャン方法をグル

ープごとに有効化/無効化できます。また、メールメッセージに対する処理も

定義できます

構成データおよびアプリケーションアクティビティ情報を SNMP 経由で収集す

る。また、特定のイベントが発生したとき SNMP Trap を送信するように設定

可能です

再設計されたメール受信のサブシステム。消費リソースが減尐しただけでなく、

より多くの同時接続要求に対応できるようになりました

Page 11

Kaspersky® Mail Gateway 5.6

注意!

メールキュー、隔離フォルダ、送受信メールのアーカイブは、必要なハ

ードディスク空き容量に含まれていません。これら機能の使用がネット

ワークセキュリティポリシーで求められている場合は、これよ り多くの

ディスク容量が必要です。

11

1.2. ライセンスポリシー

Kaspersky Mail Gateway 5.6 のライセンスポリシーでは、次の基準に基づいて製品の

使用が制限されています:

アプリケーションが保護するユーザの数

1 日に処理されるメールトラフィックの量 (MB/日)

各ライセンスには有効期限があります。通常は、購入日から 1 年または 2 年です。

購入時点で、ライセンス制限のタイプを指定できます。たとえば、毎日のメールトラフィ

ック量に基づいた制限を選択するなどです。

さらに、メールトラフィックのウイルススキャンだけを行うか、スパムフィルタリングも行う

かについても、購入のときに選択できます。

購入したライセンスのタイプによって、アプリケーションの設定パラメータが尐しずつ異

なります。たとえば特定ユーザ数に基づいてライセンスが発行されていれば、アプリケ

ーションがウイルスやスパムからの保護対象とするアドレス (ドメイン) のリストを作成

する必要があります。ライセンスの上限に達したとき、つまり保護対象アカウントの数を

超えたときには、管理者に通知されます。

1.3. システム要件

Kaspersky Mail Gateway の動作に必要な要件は、次のとおりです:

必要なハードウェア:

Intel Pentium® プロセッサ (Pentium III または Pentium IV 推奨)

256MB 以上のメモリ

100MB 以上のハードディスク空き容量 (アプリケーションのインストール

用)

500MB 以上の /tmp ファイルシステム空き容量

Page 12

12

必要なソフトウェア:

いずれかの 32 ビットプラットフォーム:

o Red Hat Enterprise Linux Server 5

o Fedora 7

o SUSE Linux Enterprise Server 10

o OpenSUSE Linux 10.3

o Debian GNU/Linux 4 r1

o Mandriva 2007

o Ubuntu 7.10 Server Edition

o FreeBSD 5.5、6.2

いずれかの 64 ビットプラットフォーム:

o Red Hat Enterprise Linux Server 5

o Fedora 7

o SUSE Linux Enterprise Server 10

o OpenSUSE Linux 10.3

Perl 5.0 以上 (www.perl.org)、スパムフィルタリングデ―タベース解凍

用 bzip2 ユーティリティ、アプリケーションインストール用 which ユーテ

ィリティ

Kaspersky® Mail Gateway 5.6

Webmin バージョン 1.070 以上 (www.webmin.com) - リモート管理モ

ジュール (オプション) インストール用

Page 13

アプリケーション構造および一般的な導入方法 13

注記

RFC 文書は http://www.ietf.org で参照できます。

第 2 章 アプリケーション構造および

一般的な導入方法

アプリケーションを正しく設定して効果的に動作させるには、アプリケーション構造と内

部アルゴリズムを理解する必要があります。既存の企業メールシステム内にアプリケ

ーションを導入する場合も同様です。この章では、アプリケーションの構造、アーキテク

チャ、動作原則、一般的な導入方法について説明します。

2.1. アプリケーションのアーキテクチャ

アプリケーションの内部アーキテクチャを説明する前に、アプリケーション機能を確認し

ていきましょう。

Kaspersky Mail Gateway は、フル装備のメール転送エージェント (MTA) です。メール

トラフィックの受信やルーティングのほか、メールメッセージのウイルススキャン、スパ

ムのフィルタリングも行います。

アプリケーションは SMTP プロトコルコマンド (RFC 2821)、インターネットメッセージ形

式 (RFC 2822)、MIME 形式 (RFC 2045-2049、2231、2646) を使用し、メールリレー

の要件 (RFC 1123) を満たしています。また、アンチスパムの推奨事項 (RFC 2505)

に従って SMTP クライアントに対するアクセス制御ルールを採用し、このアプリケーショ

ンがオープンリレーとして使われるのを防止しています。さらに、次の SMTP プロトコル

拡張にも対応しています:

パイプライン - この動作モードをサポートするサーバのパフォーマンスを拡張

する (RFC 2920)

8 ビット MIME 転送 - 各国語文字コード表を処理する (RFC 1652)

拡張エラーコード - プロトコルエラーを詳しく説明する (RFC 2034)

DSN (Delivery Status Notifications) - 帯域幅の使用量を減らし、より信頼

性の高い診断を行う (RFC 1891、3461-3464)

SMTP メッセージサイズ - サーバの負荷を減らし、転送レートを向上させる

(RFC 1870)

Page 14

14

Kaspersky® Mail Gateway 5.6

このアプリケーションには、次のコンポーネントが含まれています:

mailgw - メインのアプリケーションコンポーネント。アンチウイルスとスパムフ

ィルタリングを備えた、フル装備のメールリレー

licensemanager - 製品キーを管理 (キーのインストール、削除、統計) する

コンポーネント

keepup2date - アンチウイルスデータベースとアンチスパムデータベースを

更新するコンポーネント。更新はカスペルスキーのアップデートサーバ、また

はローカルディレクトリから行われます

Webmin モジュール - Web ベースのインターフェイスを使ってアプリケーショ

ンをリモート管理するためのモジュール (オプション)。データベース更新処理、

検知されたオブジェクトに対する処理の指定、アプリケーション動作の監視を、

このコンポーネントで設定および管理できます

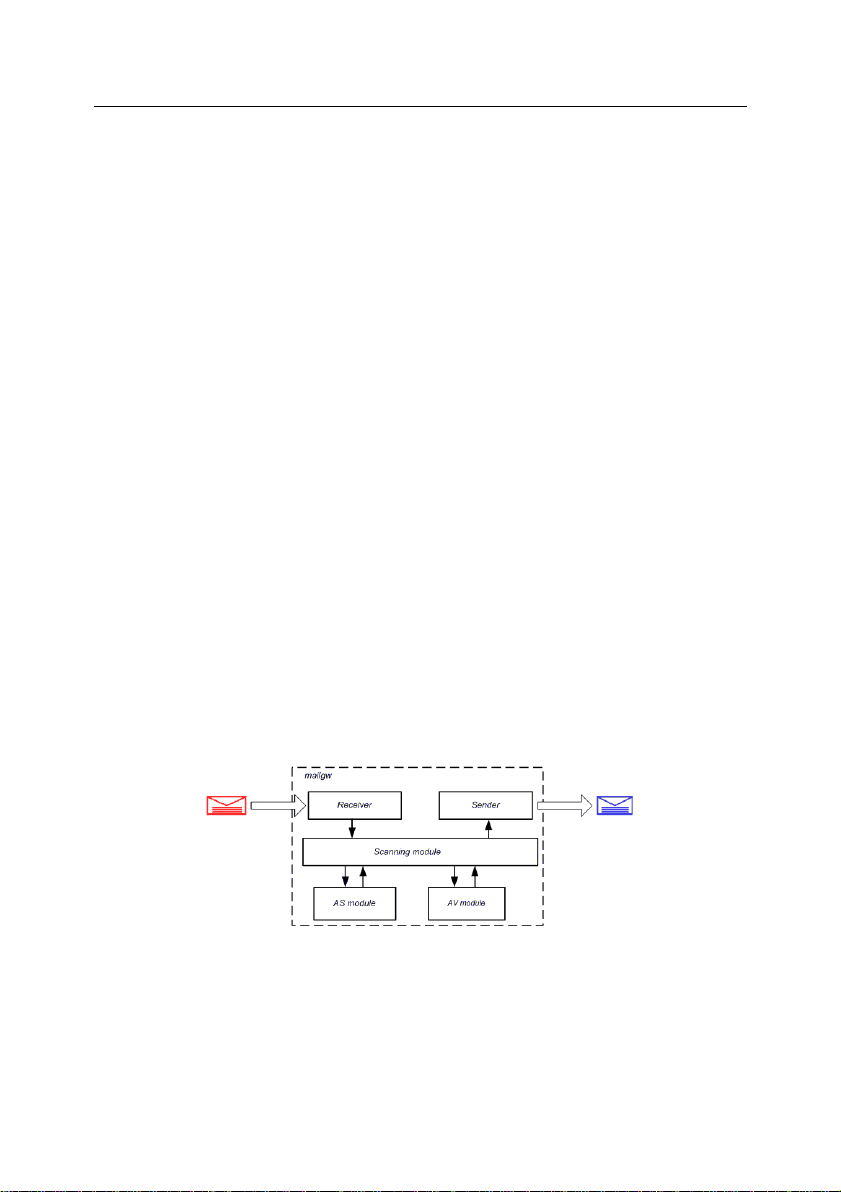

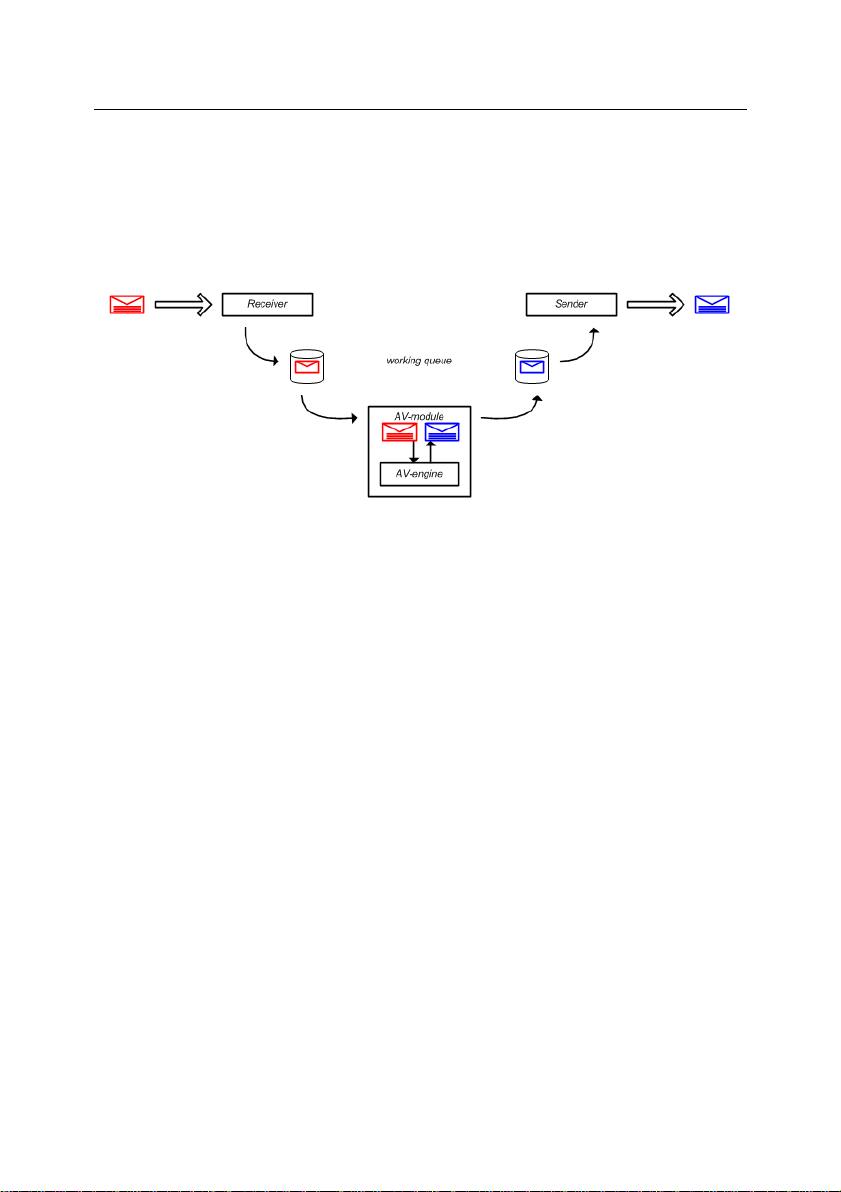

メインのアプリケーションコンポーネント (図 1) は、3 つのモジュールで構成されてい

ます:

Receiver - メールを受信する

Sender - ウイルススキャンとスパムフィルタリングをパスしたメッセージを送

信する

AS モジュール - メールをアンチスパム解析し、分類と処理を行う

AV モジュール - アンチウイルスエンジン

スキャニングモジュール - AS モジュールおよび AV モジュールと連動する。

メールトラフィックのウイルススキャンやスパムフィルタリングなど、メッセージ

の処理を行います

図 1. Kaspersky Mail Gateway の基本アーキテクチャ

Page 15

アプリケーション構造および一般的な導入方法 15

2.2. メインアプリケーションのアルゴリズム

アプリケーションは、次のように機能します (図 2):

1. メールエージェントが SMTP プロトコル経由でメールメ ッセージを受 信し、

Receiver モジュールに渡します

図 2. Kaspersky Mail Gateway のメールキュー

2. Receiver モジュールが、次の基準に従ってメールを前処理します:

送信者の IP アドレスが、ブロック対象のリスト/信頼するアドレスのリス

トに含まれるかどうか (マスクも含む)

SMTP 接続に関するアクセス制限に従っているかどうか (5.5.2 項を参

照)

メッセージサイズとセッション内のメッセージ総数が、アプリケーション設

定で指定された制限に従っているかどうか

オープンセッションの数 (すべての IP アドレスを起点とするもの、1 つの

IP アドレスを起点とするものを合わせた総数) が、アプリケーション設定

で指定された制限に従っているかどうか

メッセージが前処理の要件を満たしていれば、スキャニングモジュールで処

理を受けるためにメッセージがメールキューに送られます

受信メールをアーカイブ化するオプションが選択されていると、メールキュー

に追加されたメッセージコピーは、受信メッセージのアーカイブに自動的に保

存されます

各メッセージの BCC も同様に、スキャン前に指定のメールアドレスリストに送

ることができます

Page 16

16

Kaspersky® Mail Gateway 5.6

3. スキャニングモジュールはメールキューからメッセージを受け取り、アンチス

パムモジュールに転送します

アンチスパムモジュールは、次のコンポーネントで構成されています:

実際のメール分析を行うフィルタリングマスタープロセスとフィルタリング

プロセス

有効なキーファイルがあるかどうか、キーの制限が順守されているかを

検証するライセンシングデーモン

SPF 要求を処理するデーモン

補助プログラムおよび補助スクリプト - アンチスパムデータベースのコン

パイル用スクリプトなど

アンチスパムモジュールのメインコンポーネントは、フィルタリングマスタープ

ロセス (mailgw-process-server) です。次の機能を備えています:

アプリケーションのスキャニングモジュールからフィルタリングプロセスへ

の接続要求を監視する

利用できるフィルタリングプロセスがない場合に新しいプロセスを起動す

る

フィルタリングプロセスの実行ステータスを制御する

該当のシグナルを受けて子プロセスを終了させる

フィルタリングプロセス (ap-mailfilter) は、起動時にメッセージのヘッダーと

本文を受け取り、スキャンして結果を返します。

メッセージ送信者が既存の SPF ポリシーに準拠しているかどうかチェックす

る必要がある場合は、SPF デーモン (mailgw-spfd) に要求が送られます。こ

のデーモンは DNS サーバに問い合わせ、結果をフィルタリングプロセスに返

します。

メッセージの解析と、設定ファイルのパラメータで定義されたルールの適用は、

有効な製品キーが存在しないと行われません。

ライセンス関連のチェックは、フィルタリングプロセスの要求を受けてライセン

スモジュール (kas-license) で行われます。

メッセージ処理後も、フィルタリングプロセスは、新しい要求に備えて引き続き

動作します。フィルタリングプロセスは、1 つのプロセスに指定されたメッセ―

ジ数の上限 (通常は 300) に達した場合、または長時間にわたって休止状態

である場合に終了します。

Page 17

アプリケーション構造および一般的な導入方法 17

注意!

ウイルススキャン用のライセンスしかお持ちでない場合、スパムのフィル

タリングはできません。メッセージは直接アンチウイルスモジュールに送

られます。アンチスパムモジュールに当てはまる設定パラメータは、すべ

て無視されます。

注記

バックアップストレージまたは隔離ディレクトリにメッセージコピーを作成し

ても、元のメッセージは宛先へ送信されます。送信をブロックするには、メッ

セージ送信のブロックを追加指定する必要があります。

アンチスパムモジュールは、検査結果に基づいてメッセージに特定のステー

タスを割り当て、メッセージをスキャニングモジュールに返します。スキャニン

グモジュールはメッセージをコンポーネントに分割し、分析のために アンチウ

イルスモジュールへ渡します。

4. アンチウイルスモジュールはオブジェクトをスキャンし、駆除オプションが選択

されている場合は必要に応じて感染駆除を行います

5. スキャンモジュールは、アンチスパムモジュール/アンチウイルスモジュール

による分析で各メッセージパーツに割り当てられたステータスに応じてメッセ

ージを処理します (4.2 項を参照)。メッセージ送付のブロック、感染オブジェ

クトの削除、メッセージヘッダーの変更、隔離フォルダへの移動、などの処理

が行われます。適用される処理は、アプリケーションの設定ファイルに指定さ

れています。処理されたメッセージは、送信待ちメッセージキューに追加され

ます

6. 検知メッセージを隔離フォルダに保存するようにアプリケーション設定で指定

されている場合は、送信待ちキューに移動されるのと同時に、スキャン済み

メッセージのコピーが隔離フォルダに保存されます。アンチスパム解析によっ

てスパムまたはスパムの可能性があるとみなされたメッセージや、ウ イルス

スキャンによって感染オブジェクト、感染の疑いがあるオブジェクト、破損オブ

ジェクトが検知されたメッセージに対し、個別の隔離ディレクトリが作成されま

す

7. Sender モジュールは送信待ちキューからメッセージを受け取り、SMTP プロ

トコル経由でメールエージェントへメッセージを転送してローカルのエンドユー

ザへ送信するか、別のメールサーバに再度ルーティングします

8. すべての送信メールトラフィックを記録するようにネットワークセキュリティポリ

シーで求められている場合は、送信後に各メッセージのコピーが送信済みメ

ッセージのアーカイブへ自動的に保存されます (図 3)

Page 18

18

注意!

このアプリケーションはメールをリレーするため、ローカルのメール配信エージェント

(MDA) が含まれていません。したがって、いずれの場合でも、保護対象ドメイン内の

ローカルユーザへメールを配信するためにはメールシステムが必要です。

図 3. 受信/送信済みメッセージアーカイブへのメッセージの保存

Kaspersky® Mail Gateway 5.6

2.3. 一般的な導入方法

ネットワークアーキテクチャによって、2 種類のインストールオプションがあります:

内部の企業 LAN と外部ネットワークの間で緩衝として機能する DMZ にアプ

リケーションをインストールする

企業ネットワークの境界よりも内側にアプリケーションをインストールし、既存

メールシステムの一部として機能させる

いずれの場合でも、アプリケーションを次の場所にインストールできます:

動作中のメールシステムと同じサーバ

専用のサーバ

次の項では、これらの導入方法を詳しく説明し、それぞれの利点を見ていきます。

Page 19

アプリケーション構造および一般的な導入方法 19

注意!

Kaspersky Mail Gateway からポート 1025 経由でメールを受信する メー

ル転送エージェント (MTA) に対し、Kaspersky Mail Gateway からのメッセ

ー ジ し か 受 け 付 け な い よ う に 制 限 を か け る ( たと え ば localhost

(127.0.0.1) インターフェイスからのメールだけを受け付けるように設定す

る) 必要があります。このようにしないと、外部ネットワークからポート 1025

を通じて直接接続することでアプリケーションによる防御をすり抜けられて

しまう可能性があります。

2.3.1. DMZ へのアプリケーション導入

この導入オプションの主な利点は、メールメッセージの転送サイクル数 が最小限に抑

えるため、メールシステムの全体的なパフォーマンスが向上することです。また、この

オプションでは既存の企業メールサーバがインターネットに接続しないため、データ保

護も強化されます。

アプリケーションとメールシステムを同じサーバにインストールして連動させる方法は、

おおまかに次のとおりです:

1. 保護対象ドメインの MX レコードと一致する IP アドレスから来たメールトラフ

ィックをポート 25 で待機するように、Kaspersky Mail Gateway のすべてのイ

ンターフェイスを設定します

2. アプリケーションがスパムのフィルタリングとメールのスキャンを行い、処理さ

れたメッセージを企業のメールシステムへ別のポート経由 (1025 など) で転

送します

3. ローカルインターフェイスを使用するように設定されたメールシステムが、メッ

セージをユーザに送付します

アプリケーションとメールシステムを同じサーバにインストールするには:

1. すべてのサーバネットワークインターフェイスでメールをポート 25 経由で受

信 す る よ う に 、 ア プ リ ケ ー シ ョ ン を 設 定 し ま す 。 設 定 フ ァ イ ル の

[mailgw.network] セクションに、次の値を指定してください:

ListenOn=0.0.0.0:25

2. ルーティングテーブル内で、スキャン済みメッセージがポート 1025 経由でメ

ー ル シ ス テ ム へ 転 送 さ れ る よ う に 指 定 し ま す 。 設 定 フ ァ イ ル の

[mailgw.forward] セクションに、次の値を指定してください:

ForwardRoute=<company_mask> [localhost:1025]

<company_mask> には、受信者アドレスのマスクを指定します

Page 20

20

注意!

この導入方法向けにデフォルトのアプリケーション設定があります。この設定は、イ

ンストールの過程で設定ファイルに保管されます。

Kaspersky® Mail Gateway 5.6

3. このアプリケーションからのメッセージをポート 1025 経由でないと受け付け

ないように、既存メールシステムの設定を変更します。これで、入ってくるメッ

セージが受信され、企業の保護対象ドメイン内のローカルユーザに配信され

るようになります

4. 受け取ったメッセージをポート 25 経由でアプリケーションに転送するように、

既存メールシステムを設定します。これで、ローカルユーザから発信されるメ

ールメッセージがウイルススキャンとスパムフィルタリングを受けるようになり

ます

5. アプ リ ケ ー ション 設定 フ ァ イル の [mailgw.forward] セク ション で、

ProtectedDomains オプションの値として企業ローカルドメインのリストを

指定します。ワイルドカード (*、?) を使用できます。指定ドメイン宛のメール

メッセージがスキャン対象になります

アプリケーションを専用サーバにインストールする場合、メールシステムと同じサーバ

にインストールした場合と動作アルゴリズムは同じですが、設定は異なります。アプリ

ケーションがインストールされるサーバの IP アドレスは、保護対象ドメインに対応する

MX レコードに含まれている必要があります。

アプリケーションを専用サーバにインストールするには:

1. すべてのサーバネットワークインターフェイスでメールをポート 25 経由で受

信するように、アプリケーションを設定します。アプリケーション設定ファイル

の [mailgw.network] セクションに、次の値を指定してください:

ListenOn=0.0.0.0:25

2. ルーティングテーブル内で、スキャン済みメッセージがポート 25 経由でメー

ルシステムへ転送されるように指定します。アプリケーション設定ファイルの

[mailgw.forward] セクションに、次の値を指定してください:

ForwardRoute=<company_mask> [host:25]

<company_mask> - 受信者アドレスのマスク。通常は「*@company.com」

の形式です

host - 企業メールサーバの名前

3. アプ リ ケー ション設定ファ イ ル の [mailgw.network] セクション内で、

ProtectedDomains オプションの値として企業ローカルドメインのリストを

Page 21

アプリケーション構造および一般的な導入方法 21

注意!

これは特に、ネットワーク導入と企業メールシステムの導入と同時に Kaspersky Mail

Gateway をインストールする場合に便利な方法です。

注意!

この導入方法は、メールシステムの信頼性が確かな場合にお勧めします。

この設定でアプリケーションをインストールしても、メールシステムの安定性は影響を

受けません。

指定します。ワイルドカード (*、?) を使用できます。指定ドメイン宛のメール

メッセージがスキャン対象になります

2.3.2. 企業ネットワーク内へのアプリケーション導入

企業境界の内側にアプリケーションを導入する利点のひとつは、サーバ上でこのアプ

リケーションが動作しているという情報が外部からはわからないことと、アプリケーショ

ン設定に外部からアクセスできないことです。さらに、アプリケーションが専用サーバに

インストールされていれば、ウイルススキャンの実行による負荷が複数サーバ間で分

散されます。

アプリケーションとメールシステムが同じサーバにインストールされている場合の動作

は、次のとおりです:

1. メールシステムを複製します。ポート 25 で待機し、利用できるインターフェイ

スを通じてメッセージを受信するように、一方のコピーを設定します

2. このメールシステムは、ローカルインターフェイスを通じてすべての受信メッセ

ージを別のポート経由 (ポート 1025 など) でアプリケーションに転送し、スキ

ャンとスパムフィルタリングを行います

3. アプリケーションはスパムをフィルタリングし、ウイルスがないかどうかメッセ

ージをスキャンしてから、処理済みのメッセージをもうひとつのメールシステ

ムのコピーへ転送します。メッセージは別のポート (ポート 1026 など) を通じ

て受信されます

4. もうひとつのメールシステムは、ローカルユーザにメールを送付します

アプリケーションを専用サーバにインストールする場合も、この手順と同じです。専用

サーバにアプリケーションをインストールする場合は、 アプリケーションのコピーを作成

して別個のサーバで動作させ、アンチウイルス処理とスパムフィルタリングの負荷をサ

ーバ間で分散させることができます。

Page 22

22

注意!

Kaspersky Mail Gateway の導入にあたっては、発信メールメッセージがアプリケーシ

ョン宛に送られるように、会社全体でメールクライアント設定の変更が必要となる場合

があります。これらのメッセージは、ウイルススキャンとスパムフィルタリングを受けて

から外部ネットワークに転送されます。

注意!

ネットワークにファイアウォールまたは DMZ が含まれる場合は、アプリケーションとの

連動とメールトラフィックのルーティングが正しく行われるように、メールクライアントと外

部ネットワークサーバにアプリケーションへのアクセス権を与える必要があります。

アプリケーションを専用サーバにインストールするには:

ア プ リ ケ ー シ ョ ン 設 定 フ ァ イ ル の [mailgw.forward] セ ク シ ョ ン で 、

ProtectedDomains オプションの値として企業ローカルドメインのリストを

指定します。ワイルドカード (*、?) を使用できます。指定ドメイン宛のメールメ

ッセージがスキャン対象になります。

Kaspersky® Mail Gateway 5.6

Page 23

アプリケーションのインストール

注意!

アプリケーションを rpm パッケージからインストールした場合は、postinstall.pl スクリ

プト を 実行 し てイ ン ス ト ー ル 後の 設 定 を 行 う 必 要が あ り ま す。 Linux の場合、

postinstall.pl スクリプトは /opt/kaspersky/mailgw/lib/bin/setup/ ディレクトリにデフ

ォ ル ト で 置 か れ て い ま す 。 FreeBSD の場合は

/usr/local/libexec/kaspersky/mailgw/setup に置かれています。

23

第 3 章 アプリケーションのインストール

Kaspersky Mail Gateway のインストール前に、次の作業が必要です:

システムがハードウェアとソフトウェアの要件を満たしていることを確認 する

(1.3 項を参照)

インターネット接続を設定する。アプリケーションの導入パッケージには、アン

チウイルスとスパムフィルタリングに必要なアンチウイルスデータベースとア

ンチスパムデータベースが含まれていません

root か特権ユーザとしてシステムにログオンする

3.1. Linux が動作するサーバへの

インストール

Linux OS が動作するサーバの場合は、Linux ディストリビューションのタイプに基づい

て、2 種類のうちいずれかの Kaspersky Mail Gateway パッケージが提供されます。

Linux Red Hat、Linux SUSE、Linux Mandriva にインストールする場合は、rpm パッケ

ージを使用します。

Kaspersky Mail Gateway のインストールを rpm パッケージから開始する場合は、コマ

ンドラインで次のように入力します:

# rpm -i <distribution_package_file_name>

Linux Debian および Linux Ubuntu の場合は、deb パッケージからインストールしま

す。

Kaspersky Mail Gateway のインストールを deb パッケージから開始する場合は、コマ

ンドラインで次のように入力します:

# dpkg -i <distribution_package_file_name>

Page 24

24

注意!

Mandriva ディストリビューションでのセットアップ手順は、尐し特殊です。アプリケーシ

ョンが正しく機能するように、いくつか追加設定が必要です。 詳細について は第 9 章

を参照してください。

注意!

インストールエラーは、さまざまな理由で発生します。エラーメッセージが表示された場

合は、コンピュータがハードウェア要件とソフトウェア要件を満たしているかどうか確認

し (1.3 項を参照)、さらに root としてログオンする必要があります。

コマンドを入力すると、アプリケーションは自動的にインストールされます。

Kaspersky® Mail Gateway 5.6

3.2. FreeBSD が動作するサーバへの

インストール

FreeBSD OS が動作するサーバに Kaspersky Mail Gateway をインストールするため

のファイルは、pkg パッケージです。

Kaspersky Mail Gateway のインストールを pkg パッケージから開始する場合は、コマ

ンドラインで次のように入力します:

# pkg_add <package_name>

コマンドを入力すると、アプリケーションは自動的にインストールされます。

3.3. インストール手順

サーバ上にアプリケーションをインストールするには:

ステップ 1 システムの準備

ここでは、アプリケーションのシステムグループとアプリケーションのユーザアカウント

が作成されます。デフォルトのグループは klusers、デフォルトのユーザアカウントは

kluser です。今後は root ではなく、このユーザアカウントでアプリケーションが起動

します。

Page 25

アプリケーションのインストール

注意!

rpm パ ッ ケ ー ジ か ら ア プ リ ケ ー シ ョ ン を イ ン ス ト ー ル す る 場 合 は 、

/opt/kaspersky/mailgw/lib/bin/setup/ デ ィ レ ク ト リ (FreeBSD の場合は

/usr/local/libexec/kaspersky/mailgw/setup) にデフォルトで置かれている postinstall.pl スクリプトを実行して、次のステップを実行する必要があります。

25

ステップ 2 サーバ上ディレクトリへのアプリケーションファイルのコピー

サーバ上の該当ディレクトリに、アプリケーションファイルがコピーされます。アプリケー

ションのディレクトリの詳細については、B.1 項を参照してください。

ステップ 3 インストール後のタスク

インストール後の設定は、次のとおりです:

メインのアプリケーションコンポーネントの設定 (3.4 項を参照)

製品キーのインストールと登録

インストールの時点で製品キーが手元にない場合 (オンラインでアプリケー

ションを購入したがライセンスキーをまだ受け取っていない場合など) には、

インストール後に初めて使用するときにアプリケーションをアクティベートでき

ます。詳細については 5.6 項を参照してください。キーがインストールされて

いないとアンチウイルスデータベースとアンチスパムデータベースを更新でき

ず、インストール処理中にメインのアプリケーションコンポーネントを起動でき

ません。この場合は、ライセンスキーのインストール後に手動で行う必要があ

ります

keepup2date コンポーネントの設定

アンチウイルスデータベースとアンチスパムデータベースのインストール (更

新)

アプリケーションの使用前に、アンチウイルスデータベースとアンチスパムデ

ータベースをインストールする必要があります (5.6 項を参照)。ウイルスの検

知と感染駆除は、現在知られているウイルスの定義および駆除方法を含む

アンチウイルスデータベースに基づいて行われます。アンチウイルスデータ

ベースがないと、メールメッセージのウイルススキャンや処理を実行できませ

ん。アンチスパムデータベースは、メッセージ内容や添付ファイルを解析して

未承諾メールの兆候を特定するスパム検知に使用されます

Page 26

26

注意!

インストール後に Kaspersky Mail Gateway が起動しない場合は、設定を確認してく

ださい。特に、メールトラフィック受信用のポート番号を確認してください。また、アプリ

ケーションログファイルでエラーメッセージも確認する必要があります。

注意!

rpm パッケージを使用している場合は、次のコマンドを入力してインストール後の設定

を開始します (Linux の場合):

# /opt/kaspersky/mailgw/lib/bin/setup/postinstall.pl

FreeBSD の場合は、次のコマンドを使用します:

# /usr/local/libexec/kaspersky/mailgw/setup/postinstall.pl

Webmin モジュールのインストール

アプリケーションのリモート管理に使われる Webmin モジュールは、Webmin

アプリケーションがデフォルトディレクトリに置かれていないと正しくインストー

ルされません。モジュールがインストールされると、詳しい設定方法が通知さ

れます

メインのアプリケーションコンポーネントの起動

正しく手順を終えると、インストールが正常に行われたことを示すメッセージがサーバコ

ンソールに表示されます。

Kaspersky® Mail Gateway 5.6

3.4. アプリケーションの設定

アプリケーションのファイルがサーバにコピーされるとすぐに、システム設定プロセスが

開始します。設定プロセスは自動的に始まります。パッケージマネージャ (rpm など)

で対話式スクリプトが許可されていない場合は、管理者がいくつか追加で作業する必

要があります。設定はすべて mailgw.conf ファイルに保管されます。このファイルは、

Linux の 場 合 は /etc/opt/kaspersky/ デ ィ レ ク ト リ 、 FreeBSD の 場 合 は

/usr/local/etc/kaspersky/ ディレクトリにデフォルトでインストールされます。

設定手順には、次のタスクがあります:

DSN および通知を作成するときに SMTP コマンド中でアプリケーションの識

別に使われる、サーバの完全ドメイン名を管理者が指定する:設定ファイル

mailgw.conf の [mailgw.network] セクション内にある Hostname パラ

メータを指定します

アプリケーションが使用するアドレスを割り当てる:

Page 27

アプリケーションのインストール

27

Postmaster アドレスを割り当てる ([mailgw.network] セクション、

Postmaster パラメータ)

送信者の通知返信用アドレスを割り当てる ([mailgw.policy] セクショ

ン、NotifyFromAddress パラメータ)

管 理 者 の ア ド レ ス を 定 義 す る ([mailgw.policy] セ ク シ ョ ン 、

AdminNotifyAddress パラメータ)

指定ドメインへの着信メールを許可する ([mailgw.access] セクション、

RelayRule パラメータ)

着信 メ ール トラ フ ィ ッ クを待機 す る イ ン ター フ ェ イス とポ ー トを定義する

([mailgw.network] セクション、ListenOn パラメータ)。ポート名と IP ア

ドレスは「<x.x.x.x:z>」の形式で入力します

内容は次のとおりです:

x.x.x.x - IP アドレス

z - ポート番号

ローカルネットワーク識別子を指定する。この値は、メッセージの送付と処理

のルールを割り当てるのに使用されます ([mailgw.access] セクション、

RelayRule パラメータ)。たとえば、メール処理に関する自社特有のルール、

特定ドメインから のメールメ ッセ ー ジをブロックするルールな どです。値は

「<x.x.x.x>」「<x.x.x.x/y.y.y.y>」「<x.x.x.x/y>」の形式で指定し

ます

内容は次のとおりです:

x.x.x.x - IP アドレス

y.y.y.y または y - サブネットマスク

必要であ れ ば 、 処理 済みメ ッセ ー ジの 転 送 先となるサーバ を 指 定 す る

([mailgw.forward] セクション、ForwardRoute パラメータ)。ホスト名は

「<x.x.x.x:z>」の形式で指定します

内容は次のとおりです:

x.x.x.x - IP アドレス

z - ポート番号

プ ロ ク シ サ ー バ 名 を 指 定 す る ([updater.options] セ ク シ ョ ン 、

ProxyAddress パラメータ)。プロクシサーバ経由でインターネットに接続し

ているコンピュータには、このオプションを設定する必要があります

Page 28

28

注意!

UDS の効果を高めるために、UDS サーバへのアクセスにかかる時間をチ

ェックする定期タスクを指定してください (5.2.4 項を参照)。

注意!

システムのインストールと設定が終わったら、 Kaspersky Mail Gateway の設定を確

認し、パフォーマンスをチェックすることをお勧めします。詳細については、第 7 章を参

照してください。

Kaspersky® Mail Gateway 5.6

UDS のインストールと使用を確認する

Kaspersky Mail Gateway のデータベースの更新がダウンロードされる前で

も、UDS サービスによってスパムをタイムリーにブロックできます。UDS チェ

ックを無効にするには、フィルタリングサーバのパフォーマンスが著しく低下し

た場合、またはカスペルスキーの UDS サーバにサーバが接続できない場合

に限ってください。UDS サービスの詳細については、4.3.4 項を参照してくだ

さい

アプリケーション設定ファイルを変更して、アンチウイルスモジュールとアンチ

スパムモジュールの動作を微調整する (オプション)

手順がすべて完了すると、アプリケーションの起動に必要な設定がすべて設定ファイ

ルに指定されます。

Kaspersky Mail Gateway 5.6 のインストールでは、すでにインストールされているバー

ジョン 5.5.139 の設定を使用できます。その場合の手順は次のとおりです:

古いバージョンの設定ファイルへのパスを指定する

古いバージョンのキュー、アーカイブ、隔離フォルダから、新規バージョン の

該当ディレクトリにファイルを移動またはコピーする

バージョン 5.6 で導入された UDS を使用する (前述の説明を参照)

アプリケーションデータベースがダウンロードされます。

古いバージョンの設定ファイルがない場合または使用しない場合、この手順は必要あ

りません。

Page 29

アプリケーションのインストール

29

3.5. Kaspersky Mail Gateway を管理する

Webmin モジュールのインストール

Kaspersky Mail Gateway の動作は、Webmin を使って Web ブラウザでリモートコント

ロールできます。

Webmin は、Linux/Unix システムの管理を簡単に行えるようにするプログラムです。

このソフトウェアはモジュール構造になっており、新規モジュールやカスタムモジュール

の接続をサポートします。Webmin についての追加情報、Webmin パッケージのダウ

ンロードについては、www.webmin.com を参照してください。

Kaspersky Mail Gateway の導入パッケージには、Webmin モジュールが含まれてい

ます。このモジュールへの接続は、システムに Webmin がインストール済みであれば

アプリケーションインストール後の設定 (3.3 項を参照) のとき、または Webmin インス

トール後にいつでも可能です。

これ以降では、Webmin モジュールに接続して Kaspersky Mail Gateway を管理でき

るようにするために必要な手順を詳しく説明します。

Webmin のインストールでデフォルト設定を使用してあれば、インストール手続きの終

了後すぐに HTTP/HTTPS を使用してポート 10000 に接続し、Web ブラウザ から

Webmin にアクセスできます。

Webmin モジュールをインストールするには:

1. Web ブラウザを使用して、管理者権限で Webmin にアクセスします

2. プ ロ グ ラ ム メ ニ ュ ー の [Webmin Configuration] タ ブ を 選 択 し 、

[Webmin Modules] セクションに進みます

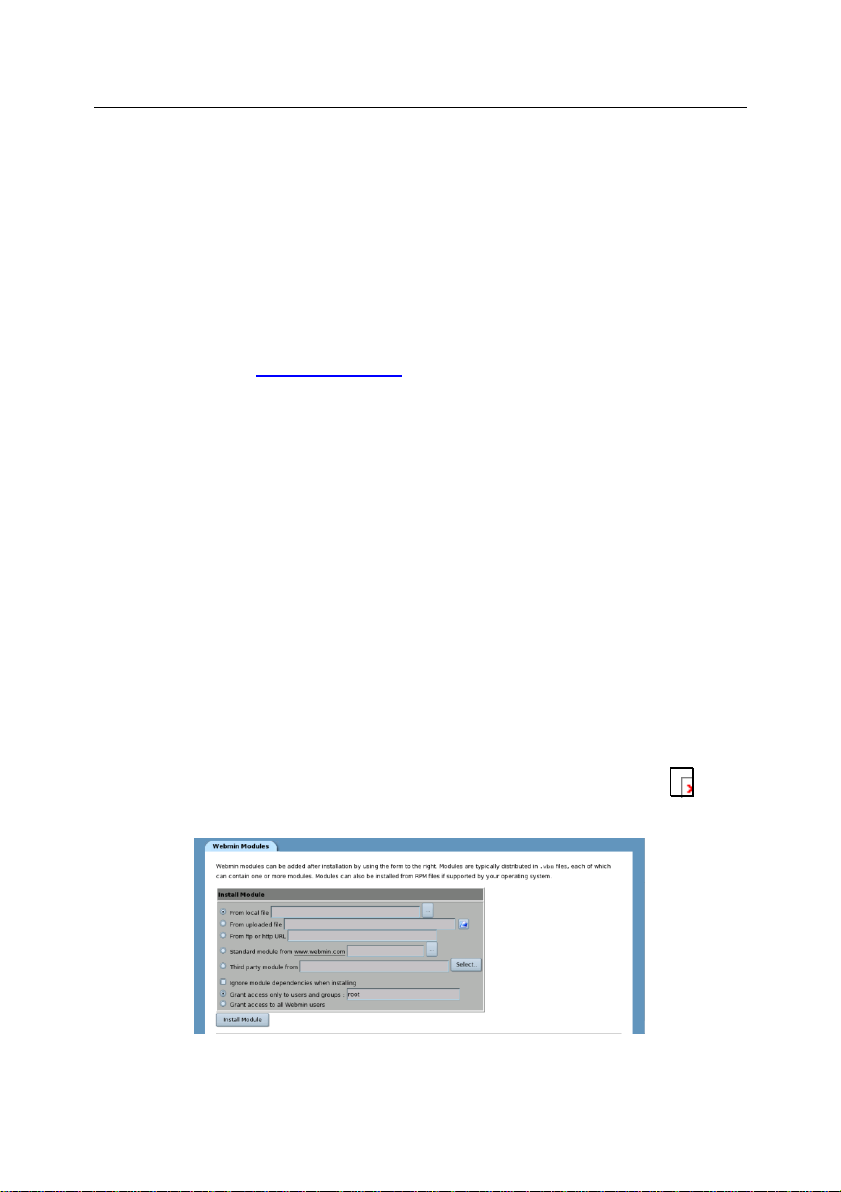

3. [Install Module] セクション内の [From Local File] を選択し、 をクリ

ックします (図 4)

図 4. [Install Module] セクション

Page 30

30

注記

Webmin モジ ュール は mailgw.wbm とい う ファ イ ルで す 。 こ の モ ジ ュー ル は

/opt/kaspersky/mailgw/share/contrib/ デ ィ レ ク ト リ (Linux の場合) ま た は

/usr/local/share/mailgw/contrib/ ディレクトリ (FreeBSD の場合) にデフォルトでイ

ンストールされます。

Kaspersky® Mail Gateway 5.6

4. 製品の Webmin モジュールへのパスを選択し、[OK] をクリックします

Webmin モジュールのインストールが正常に行われたことを示すメッセージが、画面に

表示されます。

[Others] タブ内のアイコンをクリックすると、Kaspersky Mail Gateway の設定にアク

セスできます (図 5)

図 5. [Others] タブ内の Kaspersky Mail Gateway

Page 31

アプリケーション動作の原則

注記

Kaspersky Mail Gateway のアンチウイルスおよびスパムフィルタリングは、設定ファ

イルの内容に基づいて機能します。設定に対する変更は、 ローカルまたはリモート

(Webmin リモート管理モジュールを使用) で行うことができます。

注意!

[mailgw.policy] セクションと、このセクションで指定されたすべてのパラメータは、

必須です。

31

第 4 章 アプリケーション動作の原則

この章では、アプリケーションの動作とコンポーネント間の相互関係について詳しく説

明し、セットアップを正しく行うために必要な情報を紹介します。

4.1. 受信者/送信者グループの作成

Recipients/Senders グループは、受信者/送信者のメールアドレスペアとして定義され

ます。グループに MAIL FROM コマンドおよび RCPT TO コマンド内にある送信者/受

信者のアドレスが含まれるかどうかに基づいて、特定のメールメッセージを特定のグル

ープに割り当てることができます。

管理者は、各メールメッセージの処理に関する個別のルールを、受信者/送信者のグ

ループに基づいて指定できます。したがって、アドレスが正しいグループに関連付けら

れていることが特に重要です。

メッセージを処理するときには、特定のグループに関してアドレスリストが検索されます。

一致する送信者/受信者アドレスの組み合わせが見つかると、このグループに対して

定義されたルールがメールメッセージに適用されます。

設定ファイルには、メールメッセージ処理のデフォルトルールを決定する policy グル

ープを明確に定義する、[mailgw.policy] セクションがあります。

[mailgw.policy] セ ク ショ ン に は、 送 信者 と受 信 者 の 名 前 が 含 ま れ ま せ ん 。

[mailgw.policy] 内で定義されたルールは、 [mailgw.group:group_name] セ

クションに明確に記載されたその他グループに属するものを除き、すべてのメッセージ

に適用されます。

Page 32

32

Kaspersky® Mail Gateway 5.6

[mailgw.group:group_name] セクション内のパラメータはすべて、オプションです。

このセクション内でパラメータ値が指定されていない場合は、 [mailgw.policy] セク

ション内の対応するパラメータから値が引用されます。

アプリケーション設定ファイルの policy グループ内に、次のルールがあります。その

他のグループに割り当てられていないメッセージは、[mailgw.policy] セクション内

で定義されたこのルールを使って処理されます:

スパムの兆候がないかどうか、すべてのメールメッセージをチェックする

ウイルスがないかどうか、すべてのメールメッセージをスキャンする

クリーンなオブジェクトまたは感染駆除されたオブジェクトを含むメッセージだ

けを、受信者に送付する

感染オブジェクト、解析中にエラーを引き起こしたオブジェクト、感染が疑われ

るオブジェクト、パスワード保護されたオブジェクト、破損オブジェクトをメッセ

ージから削除する

メッセージ内の感染オブジェクト、感染が疑われるオブジェクト、保護されたオ

ブジェクト、フィルタリングされたオブジェクト、および解析中にエラーを引き起

こしたオブジェクトについて、受信者と管理者に通知する

Policy グループのパラメータは変更できます。新規グループの作成も可能です。別の

ルールを使用する別の受信者/送信者グ ループに属するメールメッセージを処理する

場合は、グループをいくつか作成する必要があります。

ユーザアドレスの新規グループを作成するには:

1. 設定ファイル内で [mailgw.group:group_name] セクションを作成しま

す

2. Senders および Recipients パラメータの値として、送信者アドレス (アドレ

スマスク、IP アドレス、ホスト名、ホスト名マスク、サブネット) と受信者アドレ

ス (アドレスマスク) を指定します。複数のアドレスまたはアドレスマスクを定

義するには、それぞれを別の行に指定する必要があります:

Senders=user1@example.com

Senders=*@internal.local

Senders=ip 192.168.0.1

Senders=ip 192.168.0.0/255.255.0.0

Senders=host example.com

Senders=network MyNetwork

Recipients=*@management.local

Recipients=help@helpdesk.local

Page 33

アプリケーション動作の原則

注意!

グループ定義内で Senders または Recipients のパラメータを、たとえ

ば次のように空白にしておいた場合、

Senders=

そのグループに対して指定されたルールを使ったメッセージ処理は行われ

ません。デフォルト値を使用するには、対応するパラメータをグループ定義

から削除します (またはコメントアウトします)。

注意!

送信者/受信者のアドレスが複数グループのアドレス と一致する場合は、

最初に一致したグループのルールが使用されます。

注意!

異なるグループに属する複数の受信者がメッセージに含まれる場合は、該

当するグループの数と一致するように、初期メッセージの仮想コピーが作

成されます。各コピーは、特定グループによって指定されたルールに従っ

て個別に処理されます。

33

マ ス クの 定 義 に は 、「 *」 およ び 「 ? 」 を 使 用で き ます。 グル ー プ定 義 に

Recipients または Senders のパラメータが含まれない場合は、デフォルト

値である「*@*」(すべてのアドレス) が代わりに使用されます。Recipients

または Senders のパラメータを最低でも 1 つ指定する必要があります。

別のグループを設定ファイルに追加すると、アプリケーションはこれらのグループから

来たメッセージを次のように処理します:

1. 最初に、メッセージのアドレスを、管理者が作成したグループ内にあるアドレ

スと比較します。受信者/送信者のアドレスペアが特定グループで見つかると、

そのグループに対して定義されたルールがメッセージに適用されます

2. 管理者によって作成されたどのグループともメッセージアドレスが一致しない

場合、メッセージは policy グループ内で定義されたルールに基づいて処理

されます

図 6 は、受信したメールメッセージに対してアプリケーションが適用する一連の動作を

示します。

Page 34

34

図 6. メッセージの処理

Kaspersky® Mail Gateway 5.6

4.2. 一般的なメッセージ処理アルゴリズム

この項では、アプリケーションがメールメッセージを処理する方法について説明します。

サーバがメールメッセージを受信した場合、スキャニングモジュールは次のように動作

します:

1. このメッセージが属する受信者グループを確認します

2. 異なるグループに属する複数の受信者がメッセージに含まれる場合は、グル

ープの数に合わせてこのメッセージの仮想コピーが作成され、対応するグル

ープルールがスパムフィルタリングやウイルススキャンのときに各コピーに適

用されます

3. アプリケーションは、分析のためにメッセージをアンチスパムモジュールに転

送します

Page 35

アプリケーション動作の原則

注意!

ウイルススキャン用のライセンスしかお持ちでない場合、スパムのフィルタ

リングはできません。メッセージは、分析のためにアンチウイルスモジュー

ルへただちに送付されます (手順 4)。アンチスパムモジュールに適用され

る設定パラメータは無視されます。

35

アンチスパムモジュールの動作については、4.3 項を参照してください。

処理が終わると、アンチスパムフィルタはメッセージをスキャニング モジュー

ルに返します。

メッセージに Spam、Probable Spam、Formal、または Blacklisted ス

テータスが割り当てられ、アプリケーションがそうしたメッセージをブロックす

る よ う に 設 定 さ れ て い る (BlockMessage パ ラ メ ー タ に as/spam、

as/probable、as/formal、または as/blacklisted の値が割り当てられ

ている) 場合は、メッセージのウイルススキャンが省略されます。アプリケー

ションのその後の動作については、手順 8 で説明します

4. ビルトインの MIME 形式 ID (MIME、RFC2822、UUE) を使用して、アプリケ

ーションはメッセージをヘッダー、メッセージ本文、添付ファイルなどのコンポ

ーネントに分割します

5. 名前および/または添付ファイルの種類によってオブジェクトをフィルタリング

するようにアプリケーションが設定されている場合は、指定のフィルタリング

ルールがこのメッセージに適用されます。フィルタリング条件にメッセージが

一致すると、オブジェクトは Filtered ス テータスの割り当てを受け、これ以

上のアンチスパムスキャンは受けません

6. 受信された各オブジェクトは、アンチウイルスモジュールに送信されます。こ

こで分析を受け、ステータスが割り当てられます

7. 各オブジェクトに割り当てられたステータスに基づいて、設定ファイル内の各

グループの設定で指定された動作 (アンチウイルスモジュールの基本動作に

ついては 4.3 項を参照) が実行されます

8. すべてのメッセージコンポーネントのウイルススキャンと、それらコンポーネン

トに関する基本動作の実行が終了した後は、メッセージ全体に対して追加動

作を実行できます:

アンチスパムの結果に基づいて、メッセージの件名 (Subject) にラベル

を追加する (4.3.5 項を参照)

Page 36

36

追加の情報フィールドをメッセージのヘッダーまたは本文に付け足す

(6.12 項を参照)

受信者へのメッセージ送付をブロックする。スパムメッセージ送付ブロッ

クのサンプルについては 5.2.7 項、感染オブジェクトを含むメッセージに

ついては 5.3.3 項を参照してください

通知を作成 し、送信者、 管理者、 受信者 に送付する ( 例につ いて は

5.3.4 項を参照)

メッセージを隔離 する。スパム メッ セージ隔離のサン プルに ついては

5.2.8 項、感染オブジェクトを含むメッセージについては 5.3.6 項を参照

してください

Kaspersky® Mail Gateway 5.6

4.3. アンチスパムモジュールの動作

アンチスパムモジュールによるスパムフィルタリングは、4.2 項で説明した手順の 3 番

目で実行されます。この項では、アプリケーションに実装されているスパム検知技術に

ついて概要を説明します。主に次のとおりです:

定型分析 (4.3.1 項を参照)

コンテンツフィルタリング (4.3.2 項を参照)

関連する外部サービスのチェック (4.3.3 項を参照)

Urgent Detection System (4.3.4 項を参照)

検査ステージでは、アプリケーション設定ファイル内 ([mailgw.policy] ま

たは [mailgw.group:group_name] セクションの SpamRateLimit オ

プション) で定義されたフィルタリング強度に従ってメッセージ分析が行われ

ます

利用できるフィルタリング強度は次のとおりです:

Minimum (SpamRateLimit=minimum).

Standard (SpamRateLimit=standard).

High (SpamRateLimit=high).

Maximum (SpamRateLimit=maximum).

アプリケーションは、アンチスパムモジュールによって検知されたいくつかの兆候に基

づいて、メッセージにスパムコンテンツが含まれるかどうか判断します。フィルタリング

強度が高いほど、メッセージをスパムと判定するために必要な兆候の数は尐なくなりま

Page 37

アプリケーション動作の原則

注記

推奨のフィルタリング強度は Standard レベルです。

注記

強度とは別に、スパム認識に使われる方法もフィルタリング結果に影響します。誤判定

が起きる場合は、スパム認識の方法も検討する必要があります。

す。指定のフィルタリング強度が低い場合は、検知されたスパムの兆候が同じであって

も、スパムの疑いあり (Probable Spam) または正常なメッセージと判断されます。

アプ リ ケーショ ン が ス パムを 検 知 しな い 、 ス パ ムをス パ ムの疑 い があ るメ ー ル

(Probable Spam) として認識する、などの状況に応じて、さらに高いフィルタリング強

度を使用可能です。ただし、その場合は誤判定の可能性が高まり、通常のメールがス

パムと認識される可能性があります。

フィルタリング強度が低い場合、誤判定の可能性は低くなりますが、スパムがフィルタ

リングをくぐり抜ける可能性が高まります。

37

4.3.1. 定型分析

この方法では、スパムメッセージでよく見られるヘッダーと特定のメッセージヘッダーを

比較し、その調査に基づいてルールを使用します。ヘッダー解析だけでなく、メッセージ

構造、メッセージのサイズ、添付ファイルの有無、その他兆候が考慮されます。

また、SMTP セッション中に送信者から転送されたデータの解析も行います。特に、次

の情報が検査されます:

メッセージを送信したサーバの IP アドレス、さらにこのアドレスが受信者ブラ

ックリストに含まれているかどうか

Received ヘッダーから取得された、中間リレーサーバの IP アドレス

SMTP セッションコマンド内で転送された、メッセージの送信者と受信者のメ

ールアドレス

送信者のアドレスと受信者のアドレスがホワイトリスト/ブラックリストに含まれ

ているかどうか

SMTP セッションで転送されたアドレスが、メッセージヘッダーに指定されたア

ドレスおよびその他チェックと一致しているかどうか

Page 38

38

注記

スパムフィルタリングの目的は、メールボックス内の不要なメッセージを減らすことで

す。基準を厳しくしすぎると必然的に通常のメッセージもフィルタリングされてしまうた

め、すべてのスパムメッセージが検知されるという保証はありません。

Kaspersky® Mail Gateway 5.6

4.3.2. コンテンツフィルタリング

メッセージ分析では、コンテンツフィルタリングのアルゴリズムが採用されます。アプリ

ケーションは、実際のメッセージコンテンツ (Subject ヘッダを含む) と次の形式の添付

ファイルを、人工知能的技術を使って分析します:

プレーンテキスト (ASCII、非マルチバイト)

HTML (2.0、3.0、3.2、4.x、XHTML 1.0)

スパムメッセージの検知には、主に 3 つの方法が使われます:

さまざまなカテゴリの語サンプルとのテキスト比較。キーとなる語 (単語、単

語の組み合わせ) をメッセージ本文で検索し、確率的分析を行います。この

方法では、メッセージテキスト内で一般的なフレーズや表現をヒューリスティッ

ク検索します

一連のサンプルメッセージを使ったあいまい比較。シグネチャを比較します。

この方法は、変更されたスパムメッセージの検知に役立ちます

添付画像の解析

分類用インデックス (カテゴリの階層リスト)、メッセージサンプル、一般的な言葉など、

コンテンツフィルタリングで Kaspersky Mail Gateway によって使用されたデータはす

べて、アプリケーションのデータベースに保管されます。

Page 39

アプリケーション動作の原則

注記

Kaspersky Lab のスパム解析グループは、Kaspersky Mail Gateway データベースの

データ追加と改良を休むことなく続けています。したがって、データベースは定期的に

更新してください。

また、Kaspersky Mail Gateway が認識しなかったスパムメッセージのサンプルや、誤

ってスパムと判定されたメッセージのサンプルを、Kaspersky Lab 宛にお送りいただく

こともできます。このデータは Kaspersky Mail Gateway データベースに反映され、新

しいタイプのスパムへの対応に役立ちます。サンプルメッセージ送付の詳細について

は、付録 C を参照してください。

39

4.3.3. 外部サービスを使用したチェック

Kaspersky Mail Gateway では、メッセージのテキストやヘッダーの解析に加え、外部

ネットワークサービスを使った次のチェックも実行できます:

メッセー ジ送信者の IP に対応 する DNS レコードが入手できる かどう か

(DNS リバースルックアップ)

送信者の IP アドレスが DNS-based Real-time Blackhole List (DNSBL) に

記載されているかどうか

メッセ ージ送信に 使わ れたサーバを 含むドメイン の SPF (Sender Policy

Framework) ポリシーに、送信者のアドレスが準拠しているかどうか

メッセージテキスト内のアドレスやリンクが Spam URL Realtime Blocklists

データベース (www.surbl.org) に含まれているかどうか

UDS (Urgent Detection System) 技術を使った、メールメッセージの判定

UDS 以外のチェックは、いずれも DNS プロトコルの使用を基本としており、追加のネッ

トワーク設定は必要ありません。

4.3.4. Urgent Detection System

Urgent Detection System は Kaspersky Lab が開発、サポートする独自のスパム検

知技術です。この技術は次のように機能します:

解析中のメッセージから、メッセージの判定に使用する一連のプロパティが

抽出されます。抽出されるプロパティセットには、ヘッダー情報やテキスト断

片など、処理中のメッセージに関する情報が含まれます

Page 40

40

注記

この方法を採用した場合、処理されたメールの受信者やテキストの閲覧を

許可するデータは外部サーバに転送されないため、情報の安全性や機密

性が危険にさらされることがありません。

注記

UDS 技術を使用すると、Kaspersky Mail Gateway データベースの更新が

リリースされる前であっても、既知のスパムをフィルタリングできます。

フィルタリングサーバは、集められたプロパティを使用して小さな UDS 要求

パケットを作成し、カスペルスキーの UDS サーバのいずれかに送信します

UDS サーバは、受け取った要求を既知のスパムのデータベースと照らし合

わせます。要求が既知のスパムサンプルと一致すると、メッセージはフィルタ

リングサーバに送られ、このメールがスパムである可能性が高いことが通知

されます。この情報は、メールにステータスを割り当てる場合の判断材料とな

ります

フィルタリングサーバはポート 7060 を使用し、UDP 経由で Kaspersky Lab の UDS

サーバと通信します。UDS を使用するには、フィルタリングサーバがこのポートを通じ

て発信接続可能である必要があります。

利用可能な UDS サーバに関する情報は、Kaspersky Mail Gateway のデータベース

に追加されます。メッセージ解析に使用する UDS は、アクセス可能な UDS サーバの

応答時間に基づいて自動的に選択されます。

Kaspersky® Mail Gateway 5.6

4.3.5. 認識結果とメッセージ処理

解析の結果、メッセージには次のいずれかのステータスが割り当てられます:

Spam - スパムとして認識されたメッセージ

Probable Spam - スパムの兆候をいくつか含むけれども、スパムとは断定

できないメッセージ

Formal (自動生成メール) - 機械的に生成されたメッセージ。たとえば、メー

ル送信完了や送信エラーに関するメールサーバからの通知、ウイルスに感

染したメッセージについての通知など。このカテゴリには、メールクライアント

から自動送信されたメッセージも含まれます。このようなメッセージは通常、

スパムとはみなされません

Blacklisted - ブラックリストに含まれるアドレスから来たメッセージ

Page 41

アプリケーション動作の原則

注記

スパム認識率を高めつつも誤判定を減らすために、アプリケーションは常に改良さ

れていますが、通常のメッセージがスパムと判定される可能性を完全になくすことは

できません。したがって、メッセージを削除する場合には十分に注意してください。

注意!

システム管理者は、有益なメールの保存を最優先事項としてください。エンドユーザ

にとって、重要なメッセージを 1 通でも失うことは、大量のスパムメッセージを受け取

ることよりも大きな問題につながる可能性があります。必要なメールを失わないよう

にするため、コンテンツ分析によってスパムまたはスパムの可能性があるとみなされ

たメールに対し、害の及ばないような措置をとることをお勧めします。

Not detected - スパムとみなすだけの十分な兆候がないメッセージ。この

ステータスのメッセージに対しては、何の処理も指定されません

Not detected ステータスを割り当てられた (スパムとはみなされなかった) メッセー

ジは、指定の受信者まで配信されます。ただし、配信されるのは、感染オブジェクトま

たは感染が疑われるオブジェクトがメッセージに含まれていないことがウイルススキャ

ンによって確認された場合に限ります。

各メールメッセージには、前述のうちいずれかのステータスが割り当てられます。メッセ

ージに割り当てられたステータスは、X-SpamTest-Status-Extended ヘッダーに

記録されます。フィルタリング後にメッセージに追加されるヘッダーについては、 B.18

項を参照してください。

判定されたら、次のいずれかの処理をメッセージに対して実行できます:

メッセージの Subject フィールドにテキストを追加する

メッセージに特別なヘッダーを追加する

メッセージを削除する

特定ステータスのメッセージに対し、いずれかの処理を定義できます。

41

4.4. アンチウイルスモジュールの動作

アンチウイルスモジュールは、ウイルスの有無についてメッセージコンポーネントをチェ

ックします。

スキャンのプロセス、および検知された感染オブジェクトの感染駆除プロセスで、アン

チウイルスモジュールはアンチウイルスデータベースを使用します。このデータベース

Page 42

42

注意!

新規ウイルスに対するアンチウイルス機能の効果を最大限に引き出すため、アンチ

ウイルスデータベースを定期的に更新することをお勧めします。アンチウイルスデー

タベースの更新は、カスペルスキーのアップデートサーバから、1 時間おきに入手可

能になります。

注記

オブジェクトに Disinfected ステータスが割り当てられるのは、感染オブジ

ェクトに対する駆除モードが有効になっている場合に限ります。

Kaspersky® Mail Gateway 5.6

には、現在知られているウイルスの説明と、それらウイルスを含むオブジェクトの感染

除去方法が含まれています。

デフォルトでは、アプリケーションのアンチウイルスモジュールはメールトラフィックをス

キャンするだけです。感染オブジェクトの駆除は行いません。

感染駆除を有効にするには、設定ファイルの [mailgw.group: group_name] セク

ションにある AVCure パラメータを true に設定します。感染駆除に成功すると、オブ

ジェクトには Disinfected ステータスが割り当てられます。

スキャンプロセスでは、次のうちいずれかのステータスがオブジェクトに割り当てられま

す:

Clean - オブジェクトは感染していません

Infected - オブジェクトは感染しており、感染駆除ができないか、駆除が試

みられませんでした

Disinfected - 感染オブジェクトは、正常に感染駆除されました

Suspicious - オブジェクトは、不明なウイルスまたは既知のウイルスの新し

い変種に感染している可能性があります

Protected - オブジェクトがパスワード保護されているため、スキャンに失敗

しました (オブジェクトがアーカイブである場合など)

Error - スキャン中にオブジェクトエラーが発生しました

Not_checked - アンチウイルスチェックが無効になっているため、オブジェ

クトはスキャンされませんでした

スキャン済みオブジェクトに対してアンチウイルスモジュールが実行する動作は、設定

ファイル内の対応するオプション (ActionInfected、ActionSuspicious など) によ

って決定されます。メッセージステータスには、それぞれ対応するオプションがあります。

次の処理を実行できます:

Page 43

アプリケーション動作の原則

注意!

この動作は、Disinfected ステータスのオブジェクトにしか定義できません

(ActionDisinfected パラメータ)。

43

cure - メッセージ内の感染オブジェクトを、感染駆除されたものと置き換える

pass - 通知を行わずにオブジェクトを転送する。オブジェクトには何の処理も

適用されません

remove - オブジェクトをメールメッセージから削除する

placeholder - オブジェクトを、テンプレートから生成された通知と置き換え

る

Page 44

44

注意!

ここで説明するタスクを実行するには、アプリケーションの設定ファイルに変更を加え

る必要があり、 変更を反映させるためにアプリケーションを再起動する必要があり ま

す。

注意!

次の例では、管理者がインストール後に必要なタスクをすべて完了し、アプリケーショ

ンが正常に動作していることを前提としています。

Kaspersky® Mail Gateway 5.6

第 5 章 アンチウイルスと

スパムフィルタリング

Kaspersky Mail Gateway は、お客様の自社メールサーバを通じて転送されるメールト

ラフィックに対してウイルススキャンとスパムフィルタリングを行います。

Kaspersky Mail Gateway によって実施されるタスクは、主に 3 つのグループに分か

れます:

1. スパムフィルタリング、ウイルススキャン、およびオブジェクトの感染駆除に使

用されるアンチウイルスデータベースとアンチスパムデータベースの更新

2. スパムフィルタリング

3. メールトラフィックのウイルススキャン

これらグループはそれぞれ、より具体的なタスクで構成されています。この章では、管

理者が組織のニーズに従って組み合わせたり拡張したりすることのできる、最も一般

的なタスクについて説明します。

このマニュアルでは、タスクをローカルで設定し、コマンドラインから開始する方法につ

いて説明します。Webmin アプリケーションを使用してリモート コンピュータからタスク

の開始と管理を行う場合の問題点については、このマニュアルでは取り扱いません。

5.1. アンチウイルスデータベースと

アンチスパムデータベースの更新

Kaspersky Mail Gateway では、アンチウイルスデータベースとアンチスパムデータベ

ースを使ってメールトラフィックを処理します。

Page 45

アンチウイルスと スパムフィルタリング

注記

keepup2date コンポーネントは、プロクシサーバを介した接続に対する基本認証をサ

ポートしています。

注記

アンチスパムデータベースの更新は、カスペルスキーのアップデートサーバから、3 分

おきに入手可能になります。アンチウイルスデータベースの更新は、カスペルスキー

のアップデートサーバから、1 時間おきに入手可能になります。

注意!

3 分おきにデータベースを更新するように keepup2date コンポーネントを設定するこ

とを、強くお勧めします。

45

アンチスパムデータベースはスパム検知に使用され、メッセージ本文や添付ファイルを

解析して未承諾メールの兆候を特定します。

アンチウイルスデータベースは、感染オブジェクトのスキャンおよび感染除去に使用さ

れます。データベースには、現在知られている全ウイルスの説明と、これらウイルスの

影響を受けたオブジェクトの感染を駆除するための方法が含まれています。

keepup2date コンポーネントは、アプリケーション更新を行うために Kaspersky Mail

Gateway に組み込まれています。更新は、次に示すカスペルスキーのアップデートサ

ーバから取得されます:

http://downloads1.kaspersky-labs.com/

http://downloads2.kaspersky-labs.com/

ftp://downloads1.kaspersky-labs.com/ など

インストールパッケージに含まれる updcfg.xml ファイルには、利用可能なアップデート

サーバすべての URL が一覧となっています。

アンチウイルスデータベ ースお よびアンチスパムデー タベースを更新するために、

keepup2date コンポーネントはアップデートサーバリストからアドレスを選択し、そのサ

ーバから更新のダウンロードを試みます。そのサーバが利用できない場合は、別のサ

ーバに接続して更新のダウンロードを試みます。

アップデートサーバに接続すると、keepup2date は、入手可能な更新を特定してダウ

ンロードします。

更 新 に 成功 する と、 設 定 ファ イ ル の [updater.options] セ ク シ ョ ン 内に あ る

PostUpdateCmd パラメータの値として指定されたコマンドが実行されます。このコマ

ンドは、アンチスパムデータベースのコンパイルを開始し、アプリケーションを自動的に

Page 46

46

注記

keepup2date コンポーネントの設定はすべて、設定ファイルの [updater.*] セクショ

ンに保管されます。

再起動します。更新されたアンチスパムデータベースをアプリケーションに使用させる

には、再起動が必要です。アンチウイルスデータベースの場合は、再起動することなく

ロードされます。このパラメータを不正に変更すると、アプリケーションが更新済みデー

タベースを使用できなくなるか、誤動作の原因となる可能性があります。

ウイルススキャン用のライセンスしかお持ちでない場合は、アンチスパムデータベース

更 新 の ダ ウ ン ロ ー ド を 無 効 に で き ま す 。 そ の よ う に 設 定 す る に は 、

[updater.options] セクション内の UpdateComponentsList パラメータに AVS、

AVS_OLD、Updater、BLST という値を割り当てます。

[updater.options]

UpdateComponentsList=AVS, AVS_OLD, CORE, Updater,

BLST

ネットワーク構造が複雑な場合は、カスペルスキーのアップデートサーバから 3 分おき

に更新をダウンロードし、これをネットワークディレクトリに置くことをお勧めします。この

ディレクトリから更新をコピーするように、ネットワークに接続しているその他コンピュー

タを設定します。この方法については、5.1.3 項を参照してください。

更新処理は、cron ユーティリティを使って自動的に実行するようにスケジューリングす

るか (5.1.1 項を参照)、またはコマンドラインから手動で実行できます (5.1.2 項を参

照)。keepup2date コンポーネントの起動には root 権限が必要です。

Kaspersky® Mail Gateway 5.6

5.1.1. アンチウイルスデータベースとアンチスパム

データベースの自動更新

アンチウイルスデータベースとアンチスパムデータベースを定期的に自動更新するよう

に、cron ユーティリティを使ってスケジューリングできます。

例:

アンチウイルスデータベースとアンチスパムデータベースを 3 分おきに自動更新

するように、cron ユーティリティを設定する。アップデートサーバは、updcfg.xml

ファイルからデフォルトで選択されるようにする。システムログには、このコンポー

ネントの動作で発生したエラーだけを記録し、すべてのタスク開始に関する一般ロ

グを保持する。コンソールには情報を出力しない。

Page 47

アンチウイルスと スパムフィルタリング

このタスクを実行するには:

1. アプリケーション設定ファイルで、次のように指定します:

[updater.options]

KeepSilent=true

[updater.report]

Append=true

ReportLevel=1

2. root ユーザの cron タスクファイルを編集します。「crontab -u root -e」と

入力し、次の行を追加します:

Linux の場合:

*/3 * * * * /opt/kaspersky/mailgw/bin/\

mailgw-keepup2date

FreeBSD の場合:

*/3 * * * * /usr/local/bin/mailgw-keepup2date

47

5.1.2. アンチウイルスデータベースと

アンチスパムデータベースの手動更新

アンチウイルスデータベースとアンチスパムデータベースの更新は、コマンドラインから

いつでも開始できます。

例:

アンチウイルスデータベースとアンチスパムデータベースの更新を開始し、更新

結果を /tmp/updatesreport.log ファイルに保存する。

このタスクを実行するには、root (またはその他特権ユーザ) としてログインし、コマン

ドラインで次のように入力します:

# mailgw-keepup2date -l /tmp/updatesreport.log

アンチウイルスデータベースとアンチスパムデータベースを複数のサーバで更新する

必要がある場合は、更新をいったんアップデートサーバにダウンロードしてから共有デ

ィレクトリに保存し、そのディレクトリを Kaspersky Mail Gateway が稼働する各サーバ

のファイルシステム内にあるディレクトリにマウントしたほうが便利です。その後、この

マウント済みディレクトリを更新元として、最初に指定してある更新スクリプトを実行しま

す。更新用共有ディレクトリの作成については、5.1.3 項を参照してください。

Page 48

48

注意!

これらのタスクまたは同様のタスクは、Webmin リモート管理モジュールを使ってリモ

ートから実行できます。

例:

アンチウイルスデータベースとアンチスパムデータベースの更新を、ローカルの

/home/kavuser/bases ディレクトリから開始します。このディレクトリにアクセスで

きない場合またはディレクトリが空白である場合は、カスペルスキーのアップデー

トサーバからデータベースを更新します。結果は、/tmp/updatesreport.log ファイ

ルに保存します。

このタスクを実行するには、root (またはその他特権ユーザ) としてログインし、次の

手順に従います:

1. アンチウイルスデータベース の更新が置かれている共有ディレクトリを、ロー

カルの /home/kluser/bases ディレクトリにマウントします

2. アプリケーション設定ファイルで、次のように指定します:

[updater.options]

UpdateServerUrl=/home/kluser/bases

UseUpdateServerUrl=true

UseUpdateServerUrlOnly=false

3. コマンドラインで、次のように入力します:

# mailgw-keepup2date -l /tmp/updatesreport.log

Kaspersky® Mail Gateway 5.6

5.1.3. 更新を保管して共有するネットワークディレクトリ

の作成

Kaspersky Mail Gateway では、データベース更新とアプリケーションモジュール更新

をネットワークディレクトリにコピーし、そこに保管して共有できます。このディレクトリは

Kaspersky Mail Gateway 5.6 の更新元として指定できるだけでなく、その他のカスペ

ルスキー製品 (バージョン 6.0 および 7.0) の更新元としても使用できます。

ローカルコンピュータが共有ディレクトリから正しく更新を行えるように、ディレクトリはカ

スペルスキーのアップデートサーバと同じファイル構造である必要があります。このタ

スクについては、詳しく説明します。

Page 49

アンチウイルスと スパムフィルタリング

注記

Kaspersky Mail Gateway 5.6 では、アンチウイルスデータベースとアンチスパムデー

タベースだけが更新されます。

注記

その他カスペルスキー製品 (バージョン 6.0 および 7.0) をこのディレクトリか

ら更新する場合は、keepup2date コンポーネントを次のように実行します:

#mailgw-keepup2date –x <rdir>

例:

ローカル共有ディレクトリを作成する。ローカルコンピュータは、アンチウイルスデ

ータベースとアンチスパムデータベースの更新元としてこのディレクトリを使用する。

このタスクを実行するには、root (またはその他特権ユーザ) としてログインし、次の

手順に従います:

1. ローカルディレクトリを作成します

2. アプリケーション設定ファイルで、次のパラメータ値を定義します:

[updater.options]

RetranslateComponentsList =KAS303, AVS, AVS_OLD,

CORE, Updater, BLST

3. keepup2date コンポーネントを次のように実行します:

# mailgw-keepup2date -u <rdir>

<rdir> - 作成したディレクトリへのフルパス

49

4. このディレクトリに対する読み取り専用のアクセス権を、ネットワーク上のロー

カルコンピュータに与えます

5.2. スパムフィルタリング

この項では、スパムフィルタリングに関連するアプリケーション機能を、サンプルタスク

を使って説明します。この例では、スパムに対抗するメインのメカニズム、特に次の内

容について説明します:

スパムフィルタリングとユーザグループの構成

メッセージのマーキング - メッセージがスパム、スパムの疑いあり、機械的通

知、ブラックリスト関連であることを示す特別なラベルを Subject ヘッダに追

加

Page 50

50

注記

対応するディレクトリにラベル付きメッセージを転送するように、メールクライ

アントを設定できます。

スパム、スパムの疑いあり、機械的通知、ブラックリスト関連とみなされたメッ

セージの送付のブロック

スパム、スパムの疑いあり、機械的通知、ブラックリスト関連とみなされたメッ

セージの、隔離ディレクトリへの保存

また、アンチスパムモジュールのコンポーネントが使用する手順と、アンチスパムモジ

ュールを制御するパラメータについても説明します。

Kaspersky® Mail Gateway 5.6

5.2.1. アンチスパムモジュールコンポーネントの起動と

管理

アンチスパムフィルタリングサーバの主なコンポーネントは、次のとおりです:

フィルタリングマスタープロセス (mailgw-process-server)

ライセンシングデーモン (mailgw-kas-license)

SPF デーモン (mailgw-spfd)

これらは、オペレーティングシステムの起動時に、特別なスクリプトによって起動されま

す。スクリプトの名前と格納場所は、Linux の場合と FreeBSD の場合とで異なります。

Linux の場合は /opt/kaspersky/mailgw/lib/bin/ ディレクトリ (/etc/init.d/mailgw で

も可) にある mailgw スクリプト、FreeBSD の場合は /usr/local/etc/rc.d/ ディレクトリ

にある mailgw.sh が使用されます。

次のコマンドラインパラメータを使用して、フィルタリングサーバのメインコンポーネント

を起動、停止、再起動できます:

start - フィルタリングサーバのメインコンポーネントを起動する

stop - フィルタリングサーバのメインコンポーネントを停止する

restart - フィルタリングサーバのメインコンポーネントを再起動する。stop と

start を順に実行するのと同じ動作です

Page 51

アンチウイルスと スパムフィルタリング

51

5.2.2. フィルタリングプロセスの管理

アンチスパムモジュールの主な目的は、メールストリーム内の不要なメッセージを検知

することです。このモジュールには、スパムを認識して処理するための高度なシステム

が備わっています:

スパム認識の強度 ([mailgw.policy] セクションの SpamRateLimit パ

ラメータ)。アプリケーションは、アンチスパムモジュールによって検知された

複数の兆候に基づいて、メッセー ジがスパ ムで あるかどうかを判断 しま す

(4.3 項を参照)

チェックによって特定のカテゴリに属すると判断されたメッセージのヘッダー

に 対 す る 、 ProbableSpam マ ー ク ま た は Obscene マ ー ク の 追 加

(SpamMarkProbable、SpamMarkObscene)

DNSBL、SPF などの DNS サービスおよび DNS ベースのサービスを使用し

た、送信者情報のチェック (SpamUseDNS パラメータ)

一連の DNSBL サービスを使用した、送信者 IP アドレスのチェック (Spam-

CheckDNSBL パラメータ)

DNS に送信者の IP があるかどうかのチェック (SpamCheckHostInDNS

パラメータ)

SPF (Sender Policy Framework) を使 用 し た 、 送 信 者 IP のチ ェ ッ ク

(SpamCheckSPF パラメータ)

SURBL (Spam URL Realtime Blocklists) を使用した、送信者 IP アドレスの

チェック (SpamCheckSURBL パラメータ)

次の内容をチェックするメッセージヘッダー解析:

メ ッ セー ジヘ ッダ ー に 含まれる 非 公 開 の受信者 (SpamHeaders-

ToUndisclosed パラメータ)

送 信 者ま た は 受 信者 の ア ド レスに 含 まれ る数字 (SpamHeader-

sFromOrToDigits パラメータ)

アドレス内で欠けているドメイン部分 (SpamHeadersFromOrToNo-

Domain パラメータ)

メッセージの Subject に含まれる長いテキスト (SpamHeadersSub-

jectTooLong パラメータ)

メッセージの Subject に含まれる複数のスペースおよびドット (Spam-

HeadersSubjectWSOrDots パラメータ)

Page 52

52

メッセージ の Subject に 含 まれる数字の羅列または タイムス タ ン プ

(SpamHeadersSubjectDigitIDOrTimestamp パラメータ)

メッセージの Subject に含まれる日本語、中国語、韓国語、タイ語エンコ

ー デ ィ ン グ の テ キ ス ト (SpamHeadersMarkAllJapanese 、

SpamHeadersMarkAllChinese、SpamHeadersMarkAllKorean、

SpamHeadersMarkAllThai パラメータ)

メッセージヘッダーに対する、アンチスパムモジュールによって割り当てられ

たステータスを示すプレフィックスの追加 (MarkSubject パラメータ)

アンチスパムのチェック対象となるメッセージの最大サイズ (Kb) (Spam-

CheckSizeLimit パラメータ)

ブラックリスト/ホワイトリストに基づいたフィルタリングなど、カスタムルールで

の メ ー ル 処 理 の 対 象 と な る 送 信 者 / 受 信 者 グ ル ー プ を 個 別 に 定 義

([mailgw.group:group_name] セクション。5.2.3 項を参照)

Kaspersky® Mail Gateway 5.6

5.2.3. ブラックリスト/ホワイトリストを使用した

メールフィルタリング

送信者のホワイトリストは、スパムの兆候がないかどうかのスキャンから除外する アド

レスを明確に指定します。このリストには、たとえば企業 LAN 内のメールリレーに使わ

れるメールサーバの IP アドレスや、社内メーリングリス トのアドレスなどを含めること

ができます。

ホワイトリストは、アンチスパム/ウイルススキャンを行わないように具体的に定義され

たグループ (CheckSpam=false、CheckAV=false) を使って、アプリケーション設

定時に作成されます。

送信者のブラックリストは、この逆です。たとえば、スパマがメール配信に使うアドレス

やウイルスをばらまいているコンピュータなどを、このリストに追加できます。

ブラックリストは、特定の deny アクションが指定されている ConnectRule ルールを

元に作成されます。

例:

送信者のグループを作成し、これら送信者からのメールはホワイトリストに属

す る も の と し て 扱 う 。 送 信 者 を ホ ワ イ ト リ ス ト に 含 め る た め の 基 準 :

10.10.0.0/16 サブネットのホスト

送信者のグループを作成し、これら送信者からのメールはブラックリストに属

するものとして扱う。送信者をブラックリストに含めるための基準:アドレスが

10.10.138.99 のホスト

Page 53

アンチウイルスと スパムフィルタリング

ホワイトリストに含まれる送信者からのメッセージはアンチウイルスやアンチ

スパムの対象から除外し、そのまま受信者に転送する

ブラックリストに含まれる送信者からのメッセージは受け付けない

このタスクを実行するには:

1. 設定ファイルの [mailgw.policy] セクションで、該当するパラメータを編集

してスパムフィルタリングの強度を設定します:

SpamRateLimit=standard

2. 10.10.138.99 というアドレスとの接続を確立しようとするセッションを拒否す

るように、[mailgw.access] セクションで ConnectRule を設定します:

[mailgw.access]

...

ConnectRule=deny for ip 10.10.138.99

...

3. [mailgw.group:whitelist] セクションを作成し、whitelist グループに含

まれるユーザに対するメール処理ルールを定義します:

[mailgw.group:whitelist]

Recipients=*

Senders=ip 10.10.0.0/16

CheckSpam=false

CheckAV=false

53

5.2.4. UDS サービスの管理

UDS サーバへのアクセス時間のチェック

アプリケーションは、カスペルスキーの UDS サーバへのアクセスにかかった時間を

uds-rtts.sh スクリプトを使用してチェックします。集められたデータは、UDS クエリの際

に最も適したサーバを選択するために使われます。

スクリプト起動コマンド (Linux の場合):

# /opt/kaspersky/mailgw/lib/bin/kas-filter/\

uds-rtts.sh -q

FreeBSD の場合:

# /usr/local/libexec/kaspersky/mailgw/kas-filter/\

uds-rtts.sh -q

Page 54

54

UDS サーバの効率を高めるため、UDS サーバへのアクセス時間をチェックするタスク

を、cron を使用するなどして定期的に実行してください。

タスク実行間隔の推奨値は、10 ~ 15 分です。

UDS サーバが利用可能かどうかのチェック

UDS サーバにアクセス可能かどうかをチェックするには、 uds-rtts.sh スクリプトに -a

オプションを追加して実行します:

Linux の場合:

# /opt/kaspersky/mailgw/lib/bin/kas-filter/\

uds-rtts.sh -a

FreeBSD の場合:

# /usr/local/libexec/kaspersky/mailgw/kas-filter/\

uds-rtts.sh -a

Restarting as kluser

uds-rtts: OK, updated 1 records.

uds-rtts: uds.kaspersky-labs.com available rtt=4103

uds-rtts finished successfully.

Kaspersky® Mail Gateway 5.6

5.2.5. 有効な DNSBL サービスのリストの管理

送信者 IP が DNSBL に含まれているかどうかは、2 段階でチェックされます:

着信接続が確立されたとき (ConnectRule パラメータに適切なルールが指

定されている場合)。詳細については付録 A を参照してください

アン チ ス パ ムモ ジ ュー ルが メ ッセ ー ジ を チ ェ ッ ク する と き ( メ ッセ ー ジ の

Received ヘッダーに含まれる IP アドレスもチェック対象)。DNSBL サービス

関連のチェックを行うかどうか、各ユーザグループに対して定義できます

アプリケーションが使用する DNSBL サービスは、アンチスパムモジュールの全般設定

で管理されます。使用できるサービスのリストは、すべてのユーザグループに共通です。

各 DNSBL サービスは、クエリの宛先アドレスと格付けによって定義されます。

サービス格付けは、管理者の視点から見たサービスの信頼度を示します。送信者の

IP アドレスを DNSBL でチェックするときに、Kaspersky Mail Gateway はリストに含ま

れるすべてのサービスにクエリを送信します。結果が返ってくると、その IP アドレスを

スパムメールの発信元とみなしたサービスが返した格付け値が合計されます。

Page 55

アンチウイルスと スパムフィルタリング

IP アドレスが DNSBL にあるかどうか接続確立時にチェックされた場合、マッチした

DNSBL サービスによる格付けの合計が 100 以上であれば in_dnsbl ルール (付録

A を参照) が適用されます。

IP アドレスが DNSBL にあるかどうかアンチスパムモジュールによってチェックされた

場合、マッチした DNSBL サービスによる格付けの合計が 100 以上であればメッセー

ジヘッダーがブラックリストに含まれるとみなされ、メッセージには blacklisted ステータ

スが割り当てられます。このステータスは、その他の方法でチェックされた結果とは関

係なく割り当てられます。

マッチした DNSBL サービスによる格付けの合計が 100 以上だった場合、送信者はブ

ラックリストに含まれているとみなされ、その他の方法でチェックされた結果とは関係な

く、該当のメッセージには blacklisted ステータスが割り当てられます。送信者に対す

る格付けの合計が 100 未満の場合は、その他チェックでもスパムの兆候が見つかっ

た場合にスパムと判定されます。

55

5.2.6. スパムコンテンツを含むメッセージのマーキング

例:

フィルタリング強度 standard を使ってスパムをフィルタリングする

スパムまたはスパムの疑いありとみなされたメッセージの Subject ヘッダー

を変更する

このタスクを実行するには:

設定ファイルの [mailgw.policy] セクションで SpamRateLimit パラメー

タを編集して、スパムフィルタリングの強度を設定します。続いて、メール処理

ルールを定義します:

SpamRateLimit=standard

CheckSpam=true

MarkSubject=spam,probable

5.2.7. スパムメッセージ送付のブロック

例:

スパムをフィルタリングする。フィルタリング強度には standard を指定する

スパムまたはスパムの疑いありとみなされたメッセージの、managers グル

ープ内のユーザに対する送付をブロックする

Page 56

56

その他ユーザに対し、スパムメッセージ送付のブロックのみを行う

このタスクを実行するには:

1. フィルタリング強度を指定します。設定ファイルの [mailgw.policy] セクシ

ョンに、次のパラメータ値を指定します:

SpamRateLimit=standard

2. [mailgw.group:managers] セクションを作成します。このセクションは、

managers グループに含まれるユーザ宛のメールの処理ルールを定義しま

す。

[mailgw.group:managers]

Recipients=*@managers.example.com

CheckSpam=true

BlockMessage=as/spam,as/probable

その他ユーザに対するメール処理ルールは、[mailgw.policy] セクション

で定義されます:

[mailgw.policy]

CheckSpam=true

BlockMessage=as/spam

Kaspersky® Mail Gateway 5.6

5.2.8. 隔離ディレクトリへのスパムメッセージの保存

メール送付のブロックと合わせてメッセージコピーを隔離ディレクトリに保存できますが、

必須ではありません。スパムまたはスパムの疑いありとみなされたメッセージは、受信

者のメールボックスまで送付されず、代わりに隔離ディレクトリに保存されます。または、

メッセージはエンドユーザに送付され、メッセージのコピーが隔離ディレクトリに保存さ

れます。

例:

スパムをフィルタリングする。フィルタリング強度には standard を指定する

スパム、スパムの疑いあり、機械的通知、ブラックリスト関連とみなされたメッ

セージを隔離ディレクトリに保存する

スパムまたはスパムの疑いありとみなされたメッセージの送付をブロックする

Page 57

アンチウイルスと スパムフィルタリング

注意!

アン チ ス パム モ ジ ュ ー ル に よって Spam、 Probable Spam 、 Formal、 ま た は

Blacklisted ステータスが割り当てられ、ブロックおよび隔離されたメッセージには、

ウイルスが含まれる可能性があります。これらの処理が行われた後ではウイルススキ

ャンが省略されるためです。

このタスクを実行するには:

1. 設定ファイルの [mailgw.policy] セクションで、該当するパラメータを編集

してスパムフィルタリングの強度を設定します:

SpamRateLimit=standard

2. 設定ファイルの [mailgw.policy] セクションに、次のパラメータ値を指定し

ます:

[mailgw.policy]

CheckSpam=true

BlockMessage=as/spam,as/probable

QuarantineMessage=as/spam,as/probable,as/formal,

as/blacklisted

57

5.3. メールトラフィックのウイルススキャン

この項では、Kaspersky Mail Gateway によるメールトラフィックのアンチウイルス対策

例について説明します。この例で説明する設定を組み合わせて、より高度なメールトラ

フィック保護スキームを作り出すことができます。

5.3.1. 感染していないメッセージまたは感染駆除された

メッセージのみの送付

例:

すべての送受信メールトラフィックを、サーバ上でウイルススキャンする

感染オブジェクトを復旧させる

復旧できなかったすべての感染オブジェクトを、メールメッセージから削除す

る

感染していないオブジェクトおよび感染駆除されたオブジェクトを含むメッセー

ジだけを、受信者に送付する

Page 58

58

注記

管理者、メッセージの受信者および送信者に通知を送付し、感染または感染が疑

われるオブジェクトの検知を知らせることができます (5.3.4 項を参照)。また、感染

オブジェクト、感染が疑われるオブジェクト、またはパスワード保護されたオブジェク

トを含むメッセージを隔離ディレクトリに保存することもできます (5.3.6 項を参照)

このタスクを実行するには、次のパラメータ値を [mailgw.policy] セクションに指定

します:

1. すべてのメールメッセージに対するウイルススキャンモードを定義します:

CheckAV=true

2. 感染オブジェクトに対する駆除モードを有効にします:

AVCure=true

3. オブジェクトに対して実行する処理を指定します:

ActionDisinfected=cure

ActionInfected=remove

ActionSuspicious=remove

ActionProtected=remove

ActionError=remove

BlockMessage=

Kaspersky® Mail Gateway 5.6

5.3.2. 感染オブジェクトと標準の通知との置き換え

例:

すべてのメールトラフィックをサーバ上でウイルススキャンし、メールメッセー

ジ内の感染オブジェクトを駆除する

駆除できないオブジェクト、感染が疑われるオブジェクト、破損オブジェクト、

パスワード保護されたオブジェクトは必ず削除し、標準の通知と置き換える

このタスクを実行するには、次のパラメータ値を [mailgw.policy] セクションに指定

します:

1. すべてのメールメッセージに対するウイルススキャンモードを定義します:

CheckAV=true

2. 感染オブジェクトに対する駆除モードを有効にします:

AVCure=true

3. オブジェクトに対して実行する処理を指定します:

Page 59

アンチウイルスと スパムフィルタリング

注記

感染オブジェクトおよび感染が疑われるオブジェクトと標準メッセージと置き換える

だけでなく、感染/感染が疑われるオブ ジェクトの検知を管理者に 知らせる通知

(5.3.4 項を参照) や、このようなオブジェクトを含むメッセージの隔離ディレクトリの

保存 (5.3.6 項を参照) を行うことも可能です。

注意!

メッセージに複数のオブジェクトが含まれていてそのうちの 1 つが感染駆除できない/

感染が疑われる/パスワード保護されている場合は、メッセージ全体の送付がブロック

されます。

ActionDisinfected=cure

ActionInfected=placeholder

ActionSuspicious=placeholder

ActionProtected=placeholder

ActionError=placeholder

BlockMessage=

59

5.3.3. 感染が疑われるオブジェクトを含むメッセージの

送付のブロック

例:

すべてのメールトラフィックをサーバ上でウイルススキャンし、メールメッセー

ジ内の感染オブジェクトを駆除する

駆除できないオブジェクト、感染が疑われるオブジェクト、破損オブジェクト、

パスワード保護されたオブジェクトを含むメッセージの送付をブロックする

このタスクを実行するには、次のパラメータ値を [mailgw.policy] セクションに指定

します:

1. すべてのメールメッセージに対するウイルススキャンモードを定義します:

CheckAV=true

2. 感染オブジェクトに対する駆除モードを有効にします:

AVCure=true

Page 60

60

注記

管理者に通知を送付して感染オブジェクトまたは感染が疑われるオブジェクトの検知

を知らせることができます (5.3.4 項を参照)。また、このような オブジェクトを含むメッ

セージを隔離ディレクトリに保存しておき、検査用に Kaspersky Lab へ送付することも

できます (5.3.6 項を参照)。

3. オブジェクトに対して実行する処理を指定します:

ActionDisinfected=cure

ActionInfected=pass

ActionSuspicious=pass

ActionProtected=pass

ActionError=pass

BlockMessage=av/infected,av/suspicious,

av/protected,av/error

Kaspersky® Mail Gateway 5.6

5.3.4. 送信者、管理者、受信者への通知の送付

例:

すべてのメールトラフィックをサーバ上でウイルススキャンし、メールメッセー

ジ内の感染オブジェクトをすべて駆除する

感染していないオブジェクトおよび感染駆除されたオブジェクトを含むメッセー

ジだけを、受信者に送付する

駆除できないオブジェクト、感染が疑われるオブジェクト、破損オブジェクト、

パスワード保護されたオブジェクトを削除する

メールメッセージに含まれる駆除済みオブジェクト、駆除できないオブジェクト、

削除済みオブジェクト、感染が疑われるオブジェクト、および破損オブジェクト

に関して、送信者、受信者、管理者に通知する

Page 61

アンチウイルスと スパムフィルタリング

このタスクを実行するには、次のパラメータ値を [mailgw.policy] セクションに指定

します:

1. 感染オブジェクトに対する駆除モードを有効にします:

AVCure=true

2. オブジェクトに対して実行する処理を指定します:

ActionDisinfected=cure

ActionInfected=remove

ActionSuspicious=remove

ActionProtected=remove

ActionError=remove

BlockMessage=

3. 通知を送信する必要のあるケースと、その場合の受信者を指定します:

NotifyAdmin=av/disinfected,av/infected,

av/suspicious,av/protected,av/error

NotifyRecipient=av/disinfected,av/infected,

av/suspicious,av/protected,av/error

NotifySender=av/disinfected,av/infected,

av/suspicious,av/protected,av/error

61

5.3.5. 名前および種類によるオブジェクトフィルタリング

の追加

メールメッセージには、ウイルス感染の可能性が高いオブジェクト (実行ファイルなど)

がしばしば含まれています。感染を避けるため、メールを名前/添付ファイルの種類で

フィルタリングし、そうしたオブジェクトを別のディレクトリに保存するように、アプリケー

ションを設定することをお勧めします。

ウイルスが感染できないオブジェクトもあります (プレーンテキストファイルなど)。メー

ルメッセージのウイルススキャンによってサーバが受ける負荷を減らすために、このよ

うな添付ファイルの種類および/または名前を前もって指定しておき、アプリケーション

がそれらをスキャンしないように設定してください。

オブジェクトのフィルタリングは、名前マスク (IncludeByName、ExcludeByName)

と MIME タイプ (IncludeByMime、ExcludeByMime) を使って行われます。

Page 62

62

例:

.exe および .reg の拡張子を持つ添付ファイルを、managers グループに

含まれるユーザのメールから削除する

accounts グループ内のユーザに関して、.doc ファイル以外の添付オブジェ

クトをすべて削除する

sales グループ内のユーザに関して、.exe ファイルの添付されたメッセージ

をブロックする

このタスクを実行するには:

アプリケーション設定ファイル内に、[mailgw.group:group_name] セク

ションを 3 つ作成します。それぞれのセクションには、managers グループ、

accounts グループ、および sales グループ内ユーザのメールに関する処

理ルールを指定します:

[mailgw.group:managers]

Recipients=*@managers.example.com

IncludeByName=*.exe

IncludeByName=*.reg

ActionFiltered=remove

…

[mailgw.group:accounts]

Recipients=*@accounts.example.com

ExcludeByName=*.doc

ActionFiltered=remove

…

[mailgw.group:sales]

Recipients=*@sales.example.com

IncludeByName=*.exe

BlockMessage=av/filtered

Kaspersky® Mail Gateway 5.6

5.3.6. 隔離ディレクトリへのメッセージの保存

指定のステータスを持つメッセージを隔離ディレクトリに保存するように、 Kaspersky

Mail Gateway を設定できます。

この機能は、たとえば、重要なデータを含む添付ファイルの感染がウイルススキャンに

よって検知された場合に使用します。こうしたファイルの感染駆除を試みると、データが

破損する可能性があるためです。また、メッセージを別のディレクトリに隔離し、後で解

Page 63

アンチウイルスと スパムフィルタリング

63

析のためにカスペルスキーへ提出することもできます。当社のエキスパートがファイル

の感染駆除を行い、ファイル内データの完全性を維持するのをお手伝いします。

例:

すべてのメールトラフィックをサーバ上でウイルススキャンし、メールメッセー

ジ内の感染オブジェクトをすべて駆除する

感染していないオブジェクトおよび感染駆除されたオブジェクトを含むメッセー

ジだけを、受信者に送付する

感染を駆除できない添付ファイル、または感染が疑われるオブジェクト、破損

オブジェクト、パスワード保護されたオブジェクトは、/opt/quarantine と指定

された隔離ディレクトリに必ず保存し、送付をブロックする

このタスクを実行するには:

1. ブロックされたメッセージの保管先となる /opt/quarantine ディレクトリを作成

します。さらに、アプリケーションの実行で使用されるアカウント (デフォルト:

kluser) に、そのディレクトリに対する書き込み権限を与えます

2. 設定ファイルの [mailgw.policy] セクションで、該当するパラメータを編集

して感染オブジェクトの駆除モードを設定します:

AVCure=true

3. 設定ファイルの [mailgw.policy] セクションに、次のパラメータ値を指定し

ます:

ActionDisinfected=cure

ActionInfected=pass

ActionSuspicious=pass

ActionProtected=pass

ActionError=pass

BlockMessage=

av/infected,av/suspicious,av/protected,av/error

QuarantineMessage=av/infected,av/suspicious,

av/protected,av/error

AVQuarantinePath=/opt/quarantine

Page 64

64

注記

このセクションで説明するアプリケーション設定は、例として挙げたものです。必要に

応じて設定を変更してください。

Kaspersky® Mail Gateway 5.6

5.4. スパムフィルタリングとアンチウイルスの

統合

アプリケーションモード、ウイ ルススキャンのレベル、およびスパムフィルタリング強度

の選択は、アプリケーションによって処理されるメールの量と企業セキュリティポリシー

によって異なります。このセクションで紹介する 3 つのモードは、スパムフィルタリング

をメールトラフィックのアンチウイルスと組み合わせた方法です。

5.4.1. 最高速モード

このモードでは、大量のメールメッセージを処理する場合に求められる、ウイルススキ

ャンおよびスパムフィルタリングの高パフォーマンスが得られます。感染オブジェクトの

駆除は行わずに検知が通知されるだけであるため、セキュリティレベルは若干低くなり

ます。

このモードでは、アプリケーションは次のように機能します:

スパムがないかどうかメールトラフィックをフィルタリングする (フィルタリング

強度は minimum)

スパムと判定されたメッセージをブロックする

特別なラベルを Subject ヘッダに追加して、スパム、スパムの疑いあり、機

械的通知、ブラックリスト関連と判定されたメッセージをマーキングする

メールの添付ファイルに対してウイルススキャンを実行する。感染オブジェク

トの駆除は行わない

危険なタイプの添付ファイルを含むメッセージ (危険オブジェクトのリスト定義

には外部ファイルを使用)、および感染した添付ファイルを含むメッセージの

送付を、フィルタリングおよびブロックする

ブロックされたメッセージについて、受信者に通知する

Page 65

アンチウイルスと スパムフィルタリング

注記

送信者/受信者のグループ ([mailgw.group:group_name] セクション) が複

数存在していると、メールトラフィックの処理が遅くなり ます。高いパフォーマンス

が要求される場合は、デフォルトグループ ([mailgw.policy] セクション) だけを

使ってメール処理ルールを指定してください。

65

このモードを有効にするには:

1. 設定ファイルの [mailgw.policy] セクションに、次のパラメータ値を指定し

ます:

SpamRateLimit=minimum

2. ウイルスの媒介となる可能性の高いオブジェクトを含む List1 ファイルを作成

します:

*.exe

*.bat

*.com

*.scr

*.bin

*.dll

3. 設定ファイルの [mailgw.policy] セクションに、次のパラメータ値を指定し

ます:

AVCure=false

AVScanArchives=false

AVScanMailBases=false

CheckAV=true

CheckSpam=true

IncludeByName=file:<path to file>/List1

MarkSubject=probable,formal,blacklisted

ActionFiltered=pass

ActionInfected=pass

ActionSuspicious=pass

ActionProtected=pass

ActionError=pass

BlockMessage=av/infected,av/filtered,as/spam

NotifyRecipient=av/infected,av/filtered

Page 66

66

Kaspersky® Mail Gateway 5.6

5.4.2. 推奨モード

これは、サーバのパフォーマンスとセキュリティのバランスが取れたモードです。

スパムを検索してメールトラフィックをフィルタリングする (フィルタリング強度

は standard)

特別なラベルを Subject ヘッダに追加して、スパム、スパムの疑いあり、機

械的通知、ブラックリスト関連と判定されたメッセージをマーキングする

ウイルススキャンとメール添付ファイルの感染駆除を行う

駆除できない感染オブジェクトまたは感染が疑われるオブジェクトを、標準の

通知と置き換える

パスワード保護された添付ファイルやスキャン中にエラーを生じさせたオブジ

ェクトを含むメッセージの送付をブロックし、隔離ディレクトリへ追加する

ブロックされたメッセージについて、受信者に通知する

このモードを有効にするには:

1. 設定ファイルの [mailgw.policy] セクションに、次のパラメータ値を指定し

ます:

SpamDetection=standard

2. [mailgw.policy] セクションに、次のパラメータ値を指定します:

AVCure=true

AVScanArchives=true

AVScanMailBases=true

CheckAV=true

CheckSpam=true

MarkSubject=spam,probable,formal,blacklisted

ActionDisinfected=cure

ActionInfected=placeholder

ActionSuspicious=placeholder

ActionProtected=pass

ActionError=pass

BlockMessage=av/protected,av/error

QuarantineMessage=av/protected,av/error

NotifyRecipient=av/protected,av/error

Page 67

アンチウイルスと スパムフィルタリング

67

5.4.3. 最大保護モード

最大保護モードでは、メールトラフィック処理の速度が遅くなります。しかし、このモード

では、スパムやウイルスからの保護を最も強力に行います。このモードでは、アプリケ

ーションは次のように機能します:

スパムを検索してメールトラフィックをフィルタリングする (フィルタリング強度

は maximum)

スパム、スパムの疑いあり、機械的通知、ブラックリスト関連とみなされたメッ