KASPERSKY LAB

Kaspersky Internet Security 7.0

USER GUIDE

KASPERSKY I N TERN E T SECU R I T Y 7 . 0

User Guide

Kaspersky Lab

http://www.kaspersky.cz/

Datum revize: květen, 2008

Obsah

KAPITOLA 1. OHROŢENÍ ZABEZPEČENÍ POČÍTAČE ............................................. 11

1.1. Zdroje ohroţení ................................................................................................... 11

1.2. Zpŧsoby šíření hrozeb......................................................................................... 12

1.3. Typy hrozeb ......................................................................................................... 14

1.4. Příznaky infekce .................................................................................................. 17

1.5. Co dělat, kdyţ máte podezření na infekci ........................................................... 18

1.6. Předcházení infekci ............................................................................................. 19

KAPITOLA 2. KASPERSKY INTERNET SECURITY 7.0 ............................................ 21

2.1. Co je nového v aplikaci Kaspersky Internet Security 7.0 ................................... 21

2.2. Prvky obrany prostřednictvím aplikace Kaspersky Internet Security ................. 24

2.2.1. Součásti ochrany v reálném čase ................................................................ 25

2.2.2. Úlohy antivirové kontroly .............................................................................. 27

2.2.3. Aktualizace .................................................................................................... 28

2.2.4. Nástroje aplikace .......................................................................................... 28

2.3. Hardwarové a softwarové systémové poţadavky.............................................. 29

2.4. Sady softwaru ...................................................................................................... 30

2.5. Podpora registrovaných uţivatelŧ ....................................................................... 31

KAPITOLA 3. INSTALACE APLIKACE KASPERSKY INTERNET SECURITY 7.0... 32

3.1. Postup instalace pomocí prŧvodce ..................................................................... 32

3.2. Prŧvodce nastavením ......................................................................................... 37

3.2.1. Pouţití objektŧ uloţených verzí 5.0.............................................................. 37

3.2.2. Aktivace aplikace .......................................................................................... 37

3.2.2.1. Výběr zpŧsobu aktivace aplikace .......................................................... 38

3.2.2.2. Zadání aktivačního kódu ....................................................................... 38

3.2.2.3. Registrace uţivatele............................................................................... 39

3.2.2.4. Získání souboru licenčního klíče ........................................................... 39

3.2.2.5. Výběr souboru licenčního klíče ............................................................. 40

3.2.2.6. Dokončení aktivace aplikace ................................................................. 40

3.2.3. Výběr reţimu zabezpečení ........................................................................... 40

3.2.4. Konfigurace nastavení aktualizace .............................................................. 41

4 Kaspersky Internet Security 7.0

3.2.5. Konfigurace plánu antivirové kontroly .......................................................... 42

3.2.6. Konfigurace nastavení součásti Anti-Hacker ............................................... 42

3.2.7. Kontrola integrity aplikací.............................................................................. 43

3.2.8. Konfigurace nastavení brány firewall ........................................................... 43

3.2.8.1. Určení stavu zóny zabezpečení ............................................................ 43

3.2.8.2. Vytvoření seznamu síťových aplikací ................................................... 45

3.2.9. Vyuţití odchozích e-mailŧ pro výuku součásti Anti-Spam .......................... 46

3.2.10. Dokončení Prŧvodce nastavením .............................................................. 46

3.3. Instalace aplikace z příkazového řádku .............................................................. 46

KAPITOLA 4. ROZHRANÍ APLIKACE .......................................................................... 48

4.1. Ikona v oznamovací oblasti systémové lišty ....................................................... 48

4.2. Místní nabídka ..................................................................................................... 49

4.3. Hlavní okno aplikace ........................................................................................... 51

4.4. Okno nastavení aplikace ..................................................................................... 55

KAPITOLA 5. ZAČÍNÁME ............................................................................................. 56

5.1. Jaký je stav ochrany počítače? ........................................................................... 56

5.2. Ověření stavu kaţdé jednotlivé součásti ochrany .............................................. 58

5.3. Jak kontrolovat počítač na výskyt virŧ ................................................................ 59

5.4. Jak kontrolovat kritické oblasti počítače .............................................................. 59

5.5. Jak kontrolovat soubor, sloţku nebo disk na výskyt virŧ ................................... 60

5.6. Jak provádět výuku součásti Anti-Spam ............................................................ 61

5.7. Jak aktualizovat aplikaci ...................................................................................... 62

5.8. Jak postupovat, není-li spuštěna ochrana .......................................................... 63

KAPITOLA 6. SYSTÉM SPRÁVY OCHRANY ............................................................. 64

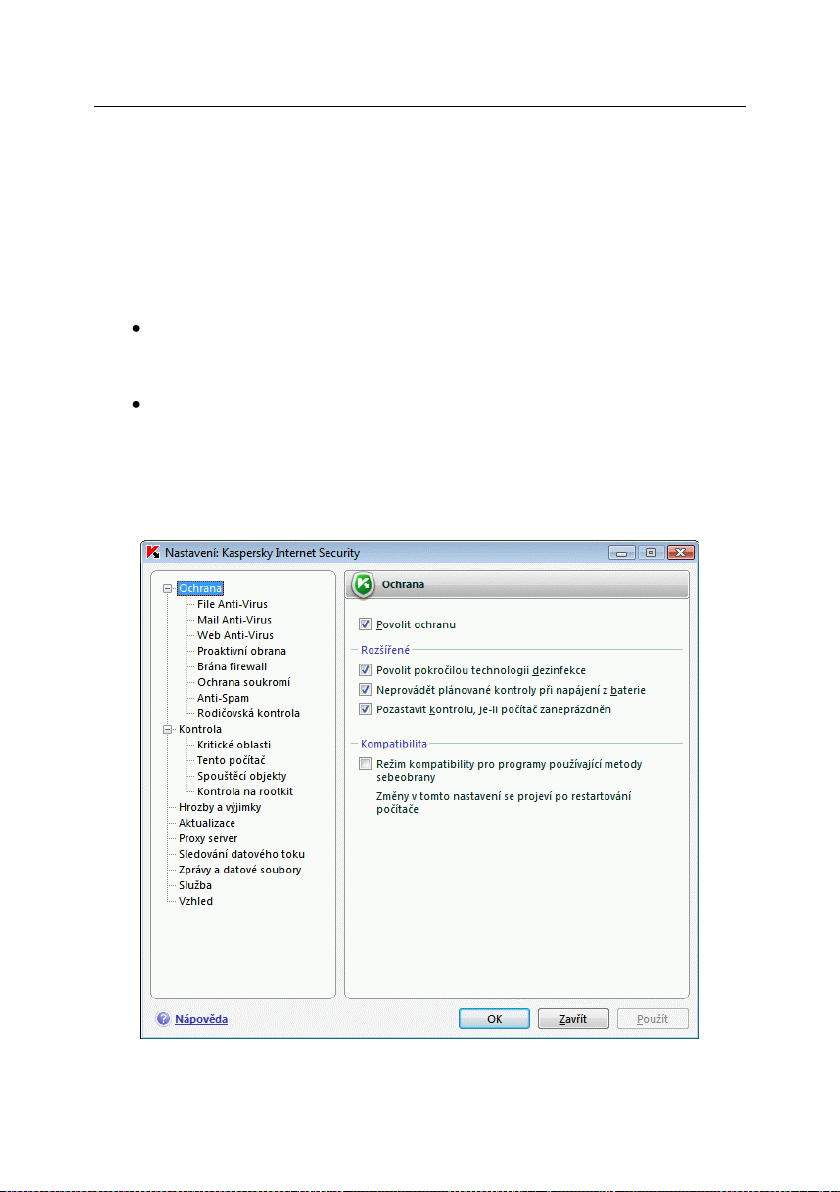

6.1. Zastavení a obnovení ochrany v reálném čase na počítači .............................. 64

6.1.1. Pozastavení ochrany .................................................................................... 65

6.1.2. Zastavení ochrany ........................................................................................ 66

6.1.3. Pozastavení / Zastavení součástí individuální ochrany .............................. 67

6.1.4. Obnovení ochrany počítače ......................................................................... 67

6.2. Technologie pokročilé dezinfekce ....................................................................... 68

6.3. Spuštěni aplikace na přenosném počítači .......................................................... 68

6.4. Provozní doba činnosti počítače ......................................................................... 69

6.5. Kompatibilita aplikace Kaspersky Internet Security s ostatními aplikacemi při

odstraňování závad ............................................................................................ 69

6.6. Spuštěni antivirové kontroly a aktualizací v profilu jiného uţivatele................... 70

Obsah 5

6.7. Konfigurace naplánovaných úloh a upozornění ................................................. 71

6.8. Sledované typy škodlivého softwaru .................................................................. 73

6.9. Vytvoření dŧvěryhodné zóny .............................................................................. 74

6.9.1. Pravidla výjimek ............................................................................................ 75

6.9.2. Dŧvěryhodné aplikace .................................................................................. 80

KAPITOLA 7. FILE ANTI-VIRUS ................................................................................... 84

7.1. Výběr úrovně zabezpečení souborŧ ................................................................... 85

7.2. Konfigurace součásti File Anti-Virus ................................................................... 86

7.2.1. Určení typŧ kontrolovaných souborŧ ........................................................... 87

7.2.2. Určení rozsahu ochrany ............................................................................... 89

7.2.3. Konfigurace rozšířených nastavení.............................................................. 91

7.2.4. Pomocí Heuristické analýzy ......................................................................... 94

7.2.5. Obnovení výchozího nastavení součásti File Anti-Virus ............................. 96

7.2.6. Výběr akcí prováděných s objekty ............................................................... 97

7.3. Odloţená dezinfekce ........................................................................................... 98

KAPITOLA 8. MAIL ANTI-VIRUS ................................................................................ 100

8.1. Výběr úrovně zabezpečení elektronické pošty................................................. 101

8.2. Konfigurace součásti Mail Anti-Virus ................................................................ 103

8.2.1. Výběr chráněné skupiny elektronické pošty .............................................. 103

8.2.2. Konfigurace zpracování elektronické pošty v aplikaci Microsoft Office

Outlook ........................................................................................................ 105

8.2.3. Konfigurace kontroly elektronické pošty v aplikaci The Bat! ..................... 107

8.2.4. Pomocí Heuristické analýzy ....................................................................... 109

8.2.5. Obnovení výchozího nastavení součásti Mail Anti-Virus .......................... 110

8.2.6. Výběr akcí prováděných s nebezpečnými objekty elektronické pošty ..... 111

KAPITOLA 9. WEB ANTI-VIRUS ................................................................................ 113

9.1. Výběr úrovně zabezpečení webu ..................................................................... 114

9.2. Konfigurace součásti Web Anti-Virus ............................................................... 116

9.2.1. Obecné nastavení kontroly ........................................................................ 117

9.2.2. Vytvoření seznamu dŧvěryhodných adres ................................................ 118

9.2.3. Pomocí Heuristické analýzy ....................................................................... 119

9.2.4. Obnovení výchozího nastavení součásti Web Anti-Virus ......................... 120

9.2.5. Výběr reakce na nebezpečné objekty ....................................................... 120

6 Kaspersky Internet Security 7.0

KAPITOLA 10. PROAKTIVNÍ OBRANA ..................................................................... 122

10.1. Pravidla sledování činnosti .............................................................................. 126

10.2. Kontrola integrity aplikací ................................................................................ 129

10.2.1. Konfigurace pravidel kontroly integrity aplikací ........................................ 131

10.2.2. Vytvoření seznamu běţných součástí ..................................................... 133

10.3. Ochrana registru .............................................................................................. 134

10.3.1. Výběr klíčŧ registru pro vytvoření pravidla ............................................... 136

10.3.2. Vytvoření pravidla ochrany registru ......................................................... 137

KAPITOLA 11. OCHRANA PROTI INTERNETOVÉMU PODVODU ....................... 140

11.1. Vytvoření seznamu dŧvěryhodných čísel modulu Anti-Dialer ....................... 142

11.2. Ochrana dŧvěrných údajŧ ............................................................................... 143

KAPITOLA 12. OCHRANA PROTI SÍŤOVÝM ÚTOKŦM .......................................... 146

12.1. Konfigurace brány firewall ............................................................................... 148

12.1.1. Konfigurace filtrŧ ....................................................................................... 149

12.1.1.1. Výběr úrovně zabezpečení ............................................................... 150

12.1.1.2. Pravidla pro aplikace ......................................................................... 151

12.1.1.3. Pravidla pro filtrování paketŧ ............................................................. 156

12.1.1.4. Upřesnění pravidel pro aplikace a filtrování paketŧ .......................... 157

12.1.1.5. Priorita pravidla .................................................................................. 161

12.1.1.6. Pravidla pro zóny zabezpečení ......................................................... 162

12.1.1.7. Reţim brány firewall .......................................................................... 165

12.1.2. Systém detekce narušení ......................................................................... 166

12.1.3. Popup Blocker .......................................................................................... 167

12.1.4. Anti-Banner ............................................................................................... 169

12.1.4.1. Konfigurace standardního seznamu blokovaných reklamních lišt ... 170

12.1.4.2. Bílá listina reklamních lišt .................................................................. 171

12.1.4.3. Černá listina reklamních lišt ............................................................... 172

12.2. Typy zneuţití sítě ............................................................................................. 173

12.3. Blokování a povolení síťové aktivity................................................................ 175

KAPITOLA 13. OCHRANA PROTI NEVYŢÁDANÉ POŠTĚ ..................................... 178

13.1. Výběr úrovně citlivosti součásti Anti-Spam..................................................... 180

13.2. Výuka součásti Anti-Spam .............................................................................. 181

13.2.1. Prŧvodce výukou ...................................................................................... 182

13.2.2. Výuka pomocí odchozí elektronické pošty .............................................. 183

Obsah 7

13.2.3. Výuka pomocí poštovního klienta ............................................................ 183

13.2.4. Výuka pomocí zpráv součásti Anti-Spam ................................................ 184

13.3. Konfigurace součásti Anti-Spam..................................................................... 186

13.3.1. Konfigurace nastavení kontroly ................................................................ 186

13.3.2. Výběr technologií filtrování nevyţádané pošty ........................................ 187

13.3.3. Nastavení faktorŧ pro rozpoznávání nevyţádané a potenciální

nevyţádané pošty ...................................................................................... 189

13.3.4. Ruční vytváření bílé a černé listiny .......................................................... 190

13.3.4.1. Bílé listiny adres a řetězcŧ ................................................................. 190

13.3.4.2. Černé listiny adres a řetězcŧ ............................................................ 193

13.3.5. Další funkce filtrování nevyţádané pošty ................................................ 194

13.3.6. Poštovní dispečer ..................................................................................... 196

13.3.7. Akce prováděné s nevyţádanou poštou ................................................. 197

13.3.8. Konfigurace zpracování nevyţádané pošty v aplikaci Microsoft Office

Outlook ........................................................................................................ 197

13.3.9. Konfigurace zpracování nevyţádané pošty v aplikaci Microsoft

Outlook Express (Windows Mail) ............................................................... 201

13.3.10. Konfigurace zpracování nevyţádané pošty v aplikaci The Bat! ........... 203

KAPITOLA 14. RODIČOVSKÁ KONTROLA .............................................................. 205

14.1. Přepínání mezi uţivateli .................................................................................. 206

14.2. Nastavení Rodičovské kontroly ...................................................................... 206

14.2.1. Práce s profily ........................................................................................... 207

14.2.2. Výběr úrovně zabezpečení ...................................................................... 209

14.2.3. Nastavení filtrování ................................................................................... 211

14.2.4. Obnovení výchozího nastavení profilu..................................................... 213

14.2.5. Nastavení reakce na pokusy o přístup na nepovolené webové stránky 213

14.2.6. Omezení doby přístupu ............................................................................ 214

KAPITOLA 15. KONTROLA POČÍTAČŦ NA VÝSKYT VIRŦ ................................... 216

15.1. Správa úloh antivirové kontroly ....................................................................... 217

15.2. Vytvoření seznamu objektŧ ke kontrole ......................................................... 218

15.3. Vytvoření úlohy antivirové kontroly ................................................................. 219

15.4. Konfigurace úloh antivirové kontroly ............................................................... 220

15.4.1. Výběr úrovně zabezpečení ...................................................................... 221

15.4.2. Zadání typŧ kontrolovaných objektŧ ........................................................ 222

15.4.3. Další nastavení antivirové kontroly .......................................................... 225

15.4.4. Kontrola na rootkity ................................................................................... 226

8 Kaspersky Internet Security 7.0

15.4.5. Pouţití heuristických metod...................................................................... 227

15.4.6. Obnovení výchozího nastavení kontroly.................................................. 228

15.4.7. Výběr akcí prováděných s objekty ........................................................... 228

15.4.8. Určení globálního nastavení kontroly pro všechny úlohy........................ 230

KAPITOLA 16. TESTOVÁNÍ FUNKCÍ APLIKACE KASPERSKY INTERNET

SECURITY ................................................................................................................... 231

16.1. Testovací virus EICAR a jeho varianty ........................................................... 231

16.2. Testování komponenty File Anti-Virus ............................................................ 233

16.3. Testování úloh antivirové kontroly .................................................................. 234

KAPITOLA 17. AKTUALIZACE APLIKACE ................................................................ 236

17.1. Spuštění aktualizačního programu ................................................................. 237

17.2. Návrat k předchozí aktualizaci ........................................................................ 238

17.3. Konfigurace nastavení aktualizace ................................................................. 238

17.3.1. Výběr zdroje aktualizací ........................................................................... 239

17.3.2. Výběr metody aktualizace a aktualizovaných objektŧ ............................. 241

17.3.3. Distribuce aktualizací ................................................................................ 243

17.3.4. Akce po aktualizaci aplikace .................................................................... 244

KAPITOLA 18. SPRÁVA KLÍČŦ ................................................................................. 246

KAPITOLA 19. ROZŠÍŘENÉ MOŢNOSTI .................................................................. 248

19.1. Karanténa pro potenciálně infikované objekty ............................................... 249

19.1.1. Akce s objekty umístěnými do karantény ................................................ 250

19.1.2. Nastavení karantény ................................................................................ 252

19.2. Záloţní kopie nebezpečných objektŧ ............................................................. 252

19.2.1. Akce se záloţními kopiemi ....................................................................... 253

19.2.2. Konfigurace nastavení sloţky Záloha ...................................................... 255

19.3. Zprávy .............................................................................................................. 255

19.3.1. Konfigurace nastavení zpráv.................................................................... 258

19.3.2. Záloţka Zjištěno ........................................................................................ 259

19.3.3. Záloţka Události ....................................................................................... 260

19.3.4. Záloţka Statistika ...................................................................................... 262

19.3.5. Záloţka Nastavení .................................................................................... 262

19.3.6. Záloţka Registr ......................................................................................... 263

19.3.7. Záloţka Ochrana soukromí ...................................................................... 264

19.3.8. Záloţka Útoky phishing ............................................................................ 265

Obsah 9

19.3.9. Záloţka Skrytá vytáčení ........................................................................... 265

19.3.10. Záloţka Síťové útoky .............................................................................. 266

19.3.11. Záloţka Seznam blokovaných přístupŧ ................................................. 267

19.3.12. Záloţka Činnost aplikací ........................................................................ 268

19.3.13. Záloţka Filtrování paketů ....................................................................... 269

19.3.14. Záloţka Vyskakovacích oken ................................................................ 270

19.3.15. Záloţka Reklamní lišty ........................................................................... 271

19.3.16. Záloţka Navázaná spojení ..................................................................... 272

19.3.17. Záloţka Otevřené porty .......................................................................... 273

19.3.18. Záloţka Provoz ....................................................................................... 274

19.4. Záchranný disk ................................................................................................ 274

19.4.1. Vytvoření záchranného disku ................................................................... 275

19.4.2. Pouţití záchranného disku ....................................................................... 276

19.5. Vytvoření seznamu sledovaných portŧ .......................................................... 278

19.6. Kontrola zabezpečených připojení ................................................................. 279

19.7. Konfigurace proxy serveru .............................................................................. 281

19.8. Konfigurace rozhraní aplikace Kaspersky Internet Security .......................... 283

19.9. Pouţití rozšířených moţností .......................................................................... 285

19.9.1. Upozornění na události aplikace Kaspersky Internet Security ............... 286

19.9.1.1. Typy událostí a zpŧsoby upozorňování ............................................ 287

19.9.1.2. Konfigurace upozornění e-mailem .................................................... 289

19.9.1.3. Konfigurace nastavení protokolu o událostech................................. 290

19.9.2. Sebeobrana a omezení přístupu ............................................................. 291

19.9.3. Import a export nastavení aplikace Kaspersky Internet Security ............ 292

19.9.4. Obnovení výchozího nastavení ............................................................... 293

19.10. Technická podpora ........................................................................................ 294

19.11. Ukončení aplikace ......................................................................................... 296

KAPITOLA 20. PRÁCE S APLIKACÍ Z PŘÍKAZOVÉHO ŘÁDKU............................. 298

20.1. Aktivace aplikace ............................................................................................. 299

20.2. Správa součástí aplikace a úloh ..................................................................... 300

20.3. Antivirová kontrola ........................................................................................... 303

20.4. Aktualizace aplikace ........................................................................................ 308

20.5. Nastavení funkce Vrácení změn ..................................................................... 309

20.6. Export nastavení ochrany ............................................................................... 310

20.7. Import nastavení .............................................................................................. 310

20.8. Spuštění aplikace ............................................................................................ 311

10 Kaspersky Internet Security 7.0

20.9. Ukončení aplikace ........................................................................................... 311

20.10. Vytvoření trasovacího souboru ..................................................................... 311

20.11. Zobrazení nápovědy ..................................................................................... 312

20.12. Návratové kódy z rozhraní příkazového řádku ............................................ 312

KAPITOLA 21. ZMĚNA, OPRAVA A ODEBRÁNÍ APLIKACE .................................. 314

21.1. Změna, oprava a odebrání aplikace pomocí Prŧvodce instalací .................. 314

21.2. Odinstalace aplikace z příkazového řádku ..................................................... 316

KAPITOLA 22. ČASTÉ OTÁZKY ................................................................................ 317

PŘÍLOHA A. REFERENČNÍ INFORMACE ................................................................ 319

A.1. Seznam souborŧ kontrolovaných podle přípony ............................................. 319

A.2. Platné masky výjimek souborŧ ......................................................................... 321

A.3. Masky platných výjimek podle klasifikace Encyklopedie virŧ .......................... 323

PŘÍLOHA B. SPOLEČNOST KASPERSKY LAB ...................................................... 324

B.1. Další produkty společnosti Kaspersky Lab ...................................................... 325

B.2. Obraťte se na nás ............................................................................................. 335

PŘÍLOHA C. LICENČNÍ SMLOUVA ........................................................................... 336

KAPITOLA 1. OHROŢENÍ

ZABEZPEČENÍ POČÍTAČE

Protoţe se informační technologie rychle vyvíjejí a pronikají do mnoha oblastí

lidské činnosti, roste i celá řada trestných činŧ s cílem prolomit zabezpečení

informací.

Hackeři projevují silný zájem jak o aktivity státních struktur, tak i o činnost

hospodářských podnikŧ. Snaţí se odcizit nebo odhalit dŧvěrné informace, coţ

poškozuje obchodní pověst, narušuje plynulý chod společnosti a mŧţe poškodit

informační zdroje organizace. Tyto činy mohou zpŧsobit značné škody na

hmotných i nehmotných aktivech.

V ohroţení nejsou jenom velké firmy, terčem útoku se mohou stát i jednotliví

uţivatelé. Hackeři mohou získat přístup k osobním údajŧm (například k

bankovním účtŧm, k číslŧm a heslŧm bankovních karet) nebo zpŧsobit

nesprávnou činnost počítače. Některými typy útokŧ mŧţe hacker získat úplný

přístup do počítače, který pak mŧţe vyuţít jako součást “sítě zombie” sloţené z

infikovaných počítačŧ k útokŧm na servery, k rozesílání nevyţádané pošty, pro

sběr dŧvěrných informací a šíření nových virŧ a trojských koní.

V dnešním světě se všeobecně uznává, ţe informace je cenným aktivem, které

by se mělo chránit. Zároveň musí být informace dostupná tomu, kdo ji poţaduje

legálně (například zaměstnanci, zákazníci a obchodní partneři). Proto je potřeba

vytvořit komplexní systém zabezpečení informací, který musí počítat s veškerými

moţnými zdroji ohroţení, ať lidskými, tedy člověkem zpŧsobenými, nebo

přirozenými nehodami, a pouţívat celou řadu obranných opatření na fyzické,

administrativní a softwarové úrovni.

1.1. Zdroje ohroţení

Bezpečnost počítače mŧţe ohrozit člověk, skupina lidí nebo nějaký jev, který s

lidskou činností nesouvisí. Z toho vyplývá, ţe veškeré zdroje ohroţení lze zařadit

do jedné ze tří skupin:

Lidský faktor. Tato skupina hrozeb zahrnuje činy osob s oprávněným

nebo neoprávněným přístupem k informacím. Hrozby v této skupině lze

rozdělit takto:

Externí, zahrnující pachatele počítačové kriminality, hackery, inter-

netové podvodníky, bezzásadové partnery a zločinecké organizace.

12 Kaspersky Internet Security 7.0

Interní, zahrnující aktivity personálu firmy a domácí uţivatele PC.

Akce prováděné touto skupinou mohou být úmyslné, nebo

neúmyslné.

Technologický faktor. Tato skupina hrozeb souvisí s technickými

problémy – pouţívání zastaralého a nekvalitního softwaru a hardwaru

pro zpracování informací. To mŧţe vést k selhání zařízení a často i ke

ztrátě dat.

Faktor přírodních katastrof. Tato skupina hrozeb zahrnuje celou řadu

událostí zpŧsobených přirozeně a nezávisle na lidské činnosti.

Při vývoji ochranného systému pro zabezpečení dat je nutné vzít do úvahy

všechny tři zdroje ohroţení. Tato uţivatelská příručka se zaměřuje na oblast,

která přímo souvisí s odborným zaměřením společnosti Kaspersky Lab –

externími hrozbami zahrnujícími lidskou činnost.

1.2. Zpŧsoby šíření hrozeb

S rozvojem moderních počítačových technologií a komunikačních nástrojŧ

hackeři získávají více příleţitostí k šíření hrozeb. Podívejme se na ně blíţe:

Internet

Internet je jedinečný, protoţe není ničím vlastnictvím a nemá geografické

hranice. Tyto vlastnosti mnoha zpŧsoby přispěly k vývoji webových zdrojŧ a

k výměně informací. Dnes mŧţe kdokoli přistupovat k údajŧm na Internetu

nebo si vytvořit vlastní webovou stránku.

Tytéţ vlastnosti celosvětové sítě však hackerŧm umoţňují páchat zločiny na

Internetu a ztěţují jejich odhalení a potrestání.

Hackeři umisťují viry a další škodlivé programy na internetové servery a

maskují je jako uţitečné programy zdarma. Navíc skripty, které se spustí

automaticky, kdyţ se načtou určité webové stránky, mohou vykonat

nepřátelské akce ve vašem počítači modifikací systémových registrŧ,

získáváním vašich osobních údajŧ bez vašeho souhlasu a nainstalováním

škodlivého softwaru.

Pomocí síťových technologií mohou hackeři útočit na vzdálené počítače a

podnikové servery. Takové útoky mohou skončit zablokováním počítače

nebo jeho vyuţitím jako součásti sítě zombie a získání plného přístupu do

počítače a ke kaţdé v něm uloţené informaci.

A v neposlední řadě, protoţe jiţ lze prostřednictvím internetu pouţívat

kreditní karty a elektronické platby v online obchodech, aukcích a

elektronickém bankovnictví, se jako jeden z nejčastějších zločinŧ objevily

internetové podvody.

Ohroţení zabezpečení počítače 13

Intranet

Intranet je vnitřní síť, speciálně určená k práci s informacemi v podniku nebo

v domácí síti. Intranet je sjednocený prostor k ukládání, výměně a přístupu

k informacím pro všechny počítače v síti. A proto, je-li jakýkoliv hostitelský

počítač v síti infikovaný, jsou i ostatní hostitelské PC značně ohroţeny

infekcí. Chcete-li takovým situacím předejít, musí být chráněna hranice sítě i

všechny jednotlivé počítače.

E-mail

Protoţe drtivá většina počítačŧ má nainstalované e-mailové klienty, a

protoţe škodlivé programy vyuţívají obsah elektronických adresářŧ, jsou

podmínky pro šíření škodlivých programŧ často příznivé. Uţivatel

infikovaného hostitelského PC nevědomky rozesílá infikované zprávy

ostatním příjemcŧm, kteří postupně rozesílají nové infikované zprávy apod.

Například pro infikované soubory obecně platí, ţe nejsou zjištěny při šíření

pracovních informací vnitropodnikovou elektronickou poštou. V takovém

případě nebude napadena jen malá skupina lidí. Mohou to být stovky nebo

tisíce pracovníkŧ firmy potenciálně spolu s desetitisíci dalších účastníkŧ.

Kromě škodlivých programŧ hrozí také problém nevyţádané elektronické

pošty neboli spamŧ. Třebaţe nepředstavuje přímé ohroţení počítače,

zvyšuje zatíţení poštovních serverŧ, spotřebovává přenosovou kapacitu,

přeplňuje poštovní schránku uţivatele a zdrţuje od práce, čímţ zpŧsobuje

finanční škody.

Hackeři také začali pouţívat programy pro hromadné rozesílání pošty a

metody sociálního inţenýrství, kterými přesvědčují uţivatele, aby otevřeli email nebo klepli na odkaz na určitý web. Z toho vyplývá, ţe schopnost

filtrovat nevyţádanou poštu je dŧleţitá z několika dŧvodŧ: pro zastavení

nevyţádané elektronické pošty; pro maření nových zpŧsobŧ on-line

zjišťování dat, jako jsou útoky phishing; pro zastavení šíření škodlivých

programŧ.

Vyměnitelná paměťová média

Vyměnitelná média (diskety, disky CD/DVD a USB Flash disky) jsou široce

pouţívána k ukládání a přenosu informací.

Otevřením souboru, který obsahuje škodlivý kód a který je uloţený

na vyměnitelném paměťovém zařízení mŧţete poškodit data uloţená

v lokálním počítači a rozšířit virus na další jednotky počítače nebo do dalších

počítačŧ v síti.

14 Kaspersky Internet Security 7.0

1.3. Typy hrozeb

V dnešní době existuje velké mnoţství hrozeb pro zabezpečení počítače. V

tomto oddíle jsou uvedeny hrozby, které Kaspersky Internet Security blokuje.

Červi

Tato kategorie škodlivých programŧ se šíří sama, převáţně vyuţíváním

zranitelných míst v operačním systému počítače. Tato skupina byla

pojmenována podle zpŧsobu, jakým červi přecházejí z počítače do počítače

s vyuţitím sítí a elektronické pošty. Tato vlastnost červŧm dovoluje velmi

rychle se šířit.

Červi pronikají do počítače, pátrají po síťových adresách dalších počítačŧ a

rozesílají na ně své kopie. Červi navíc často vyuţívají data z e-mailových

adresářŧ klientŧ. Některé z těchto škodlivých programŧ příleţitostně

vytvářejí pracovní soubory na systémových discích, mohou však pracovat

bez systémových prostředkŧ s výjimkou paměti RAM.

Viry

Viry jsou programy, které infikují jiné programy přidáním svého vlastního

kódu, aby po spuštění infikovaného souboru nad ním získaly kontrolu. Tato

jednoduchá definice vysvětluje základní akci prováděnou virem – infekci.

Trojští koně

Trojští koně jsou programy, které v počítači provádějí nepovolené akce, jako

je odstraňování informací na discích, zablokování počítače, krádeţ

dŧvěrných informací apod. Škodlivé programy tohoto druh nejsou viry v

tradičním slova smyslu, protoţe neinfikují jiné počítače nebo data. Trojští

koně nemohou sami o sobě proniknout do jiných počítačŧ a šíří je hackeři,

kteří je vydávají za běţný software. Škody, které zpŧsobují, mohou

mnohonásobně převýšit škody zpŧsobované tradičními virovými útoky.

Poslední dobou byly červi nejčastějším typem škodlivých programŧ

poškozujících počítačová data. Po nich následují viry a trojští koně. Některé

škodlivé programy kombinují funkce dvou nebo dokonce tří těchto kategorií.

Adware

Adware obsahuje programy, které jsou zahrnuty bez vědomí uţivatele do

softwaru a jsou určeny pro zobrazování reklamy. Adware je obvykle

zabudován do softwaru, který je šířen zdarma. Reklamy se nacházejí

v rozhraní programu. Tyto programy také často shromaţďují osobní údaje o

uţivateli a odesílají je tvŧrci programu, mění nastavení prohlíţeče

(domovská stránka, stránka vyhledávání, úroveň zabezpečení atd.) a

generují přenosy dat, které uţivatel nemŧţe ovlivnit. To mŧţe vést k

narušení bezpečnosti a přímým finančním ztrátám.

Ohroţení zabezpečení počítače 15

Spyware

Tento software shromaţďuje informace o konkrétním uţivateli nebo

organizaci bez jejich vědomí. Spyware často zcela uniká odhalení. Cílem

spywaru je obecně:

sledovat akce uţivatele v počítači;

shromaţďovat informace o obsahu pevného disku; v těchto

případech tyto programy obvykle prohledají několik sloţek a registr

systému a sestaví seznam softwaru nainstalovaného v počítači;

shromaţďovat informace o kvalitě připojení, šířce pásma, rychlosti

modemu atd.

Riskware

Potenciálně nebezpečné aplikace obsahují software, který nemá škodlivé

vlastnosti, ale které se mohou stát součástí vývoje prostředí pro škodlivé

programy nebo které mohou vyuţívat hackeři jako podpŧrné součásti pro

škodlivé programy. Tato kategorie programŧ zahrnuje programy otevírající

"zadní vrátka" do systému (backdoors), zranitelná místa a i některé nástroje

pro vzdálenou správu, nástroje pro přepínání rozloţení kláves, klienti IRC,

servery FTP a víceúčelové nástroje pro zastavování procesŧ nebo skrývání

jejich činnosti.

Dalším typem škodlivého programu, který se podobá adwaru, spywaru a

riskwaru, jsou programy, které se připojí k webovému prohlíţeči a

přesměrovávají datový tok. Webový prohlíţeč pak otevírá jiné neţ pŧvodně

zamýšlené webové stránky.

Ţertovné programy

Software, který v počítači nezpŧsobí ţádné přímé škody, ale zobrazuje

zprávy, které jiţ takové škody pŧsobí nebo je za určitých podmínek vyvolají.

Tyto programy často varují uţivatele před nebezpečím, které neexistuje –

zobrazují například zprávy o formátování disku (ke kterému ve skutečnosti

nedochází) nebo „zjišťují“ viry v souborech, které ve skutečnosti nejsou

napadeny.

Rootkity

To jsou nástroje, které slouţí k zakrytí škodlivých aktivit. Maskují škodlivé

programy před odhalením antivirovými programy. Rootkity upraví základní

funkce operačního systému počítače, aby utajily svou přítomnost a akce,

které provádí hacker v infikovaném počítači.

Další nebezpečné programy

Tyto programy jsou vytvořené, aby například pro vyvolaly útok typu „denial

of service“ (DoS) na vzdálených serverech, pronikaly do jiných počítačŧ a

16 Kaspersky Internet Security 7.0

programŧ, které jsou součástí vývojového prostředí pro škodlivé programy.

K těmto programŧm patří nástroje hackerŧ, nástroje pro vytváření virŧ,

programy pro zjišťování zranitelných míst, programy pro zjišťování hesel a

další typy programŧ pouţívaných k prolamování síťových prostředkŧ nebo

k pronikání do systémŧ.

Útoky hackerů

Hackerské útoky mohou provádět jednak hackeři, jednak škodlivé programy.

Jejich cílem je krádeţ informací ze vzdáleného počítače, zpŧsobení selhání

systému nebo získání plné kontroly nad prostředky systému. Popis

existujících moţných útokŧ přes síť najdete v části 12.1.3 , str. 167.

Některé typy podvodů online

Phishing je internetový podvod, který pouţívá hromadně rozesílanou

elektronickou poštu k odcizení dŧvěrných informací uţivateli, obecně

finanční povahy. E-maily s útokem typu phishing jsou vytvořeny tak, aby

maximálně připomínaly informační e-maily zasílané bankami a známými

společnostmi. Tyto e-maily obsahují odkazy na falešné stránky vytvořené

hackery, které napodobují stránky oficiálních organizací. Na tomto serveru je

uţivatel poţádán, aby zadal například číslo své kreditní karty nebo jiné

dŧvěrné informace.

Programy pro telefonické připojení k placeným webům – typ podvodu

on-line, který neoprávněně pouţívá placené internetové sluţby, coţ jsou

obvykle pornografické stránky. Tyto programy nainstalované hackery naváţí

modemové připojení z počítače na číslo placené sluţby. Tato telefonní čísla

mají často velmi vysoké sazby a uţivatel je nucen platit enormní účty za

telefon.

Rušivá reklama

Tato kategorie zahrnuje vyskakovací okna a reklamní lišty, které se otevírají

při pouţívání webového prohlíţeče. Informace v těchto oknech nejsou

zpravidla pro uţivatele přínosné. Vyskakovací okna a reklamní lišty ruší

uţivatele od práce a spotřebovávají přenosovou kapacitu.

Nevyţádaná pošta

Spam je anonymní nevyţádaný e-mail s rŧznými typy obsahu: reklama,

politické zprávy, ţádosti o pomoc, e-mail vybízející k investici velké finanční

částky nebo k zapojení do pyramidové hry, e-mail zaměřené na vylákání

hesla a čísla kreditní karty a e-maily s poţadavkem rozeslání známým

(řetězové zprávy).

Spam značně zvyšuje zatíţení poštovních serverŧ a riziko ztráty dŧleţitých

dat.

Aplikace Kaspersky Internet Security pouţívá ke zjišťování a blokování těchto

typŧ hrozeb dvě metody:

Ohroţení zabezpečení počítače 17

Upozornění!

Od tohoto místa budeme označovat kaţdý škodlivý a nebezpečný program jako

„virus“. Typ škodlivého programu upřesníme jen v nezbytném případě.

Reaktivní: To je metoda určená k vyhledávání škodlivých objektŧ po-

mocí pravidelně aktualizované databáze aplikací. Tato metoda vyţaduje

nejméně jeden příklad infekce umoţňující přidat signaturu hrozby do

databází a distribuovat aktualizace databází.

Proaktivní – na rozdíl od reaktivní ochrany není tato metoda zaloţena

na analýze kódu objektu, ale na analýze jeho chování v systému. Jejím

cílem je zjišťování nových hrozeb, které dosud nebyly definovány po-

mocí signatur.

Vyuţitím obou těchto metod aplikace Kaspersky Internet Security poskytuje

komplexní ochranu počítače před známými i novými hrozbami.

1.4. Příznaky infekce

O infekci počítače svědčí řada příznakŧ. Dále uvedené události jsou dobrými

indikátory napadení počítače virem:

zobrazování neočekávaných zpráv nebo obrázkŧ nebo přehrávání nez-

vyklých zvukŧ,

neočekávané otevírání a zavírání jednotky CD-ROM nebo DVD-ROM,

svévolné spuštění programu v počítači bez vašeho zásahu,

zobrazení upozornění, ţe program v počítači se pokouší přistupovat

k Internetu, přestoţe jste takovou akci neprovedli.

Existuje také několik typických příznakŧ napadení počítače virem prostřednictvím

e-mailu:

Přátelé nebo známí vás informují, ţe od vás přijali zprávy, které jste

nikdy neodeslali.

Ve vaší poštovní schránce se nachází velký počet zpráv bez adresy

odesilatele nebo záhlaví.

Je třeba poznamenat, ţe tyto příznaky mohou být zpŧsobeny i jinými potíţemi

neţ viry. Infikované zprávy mohou být například zasílány s vaší zpáteční

adresou, ale nikoli z vašeho počítače.

Existují také nepřímé příznaky infekce počítače:

Počítač se často zablokuje nebo dochází k haváriím.

18 Kaspersky Internet Security 7.0

Počítač zavádí programy pomalu.

Nelze spustit operační systém.

Soubory a sloţky mizí nebo je jejich obsah poškozen.

Dochází k častému přístupu na pevný disk (indikátor bliká).

Webový prohlíţeč (např. Microsoft Internet Explorer) „zamrzá“ nebo se

chová nepředvídatelně (například nelze zavřít dialogové okno aplikace).

V 90 % případŧ jsou tyto nepřímé příznaky zpŧsobeny selháním hardwaru nebo

softwaru. I kdyţ je málo pravděpodobné, ţe tyto příznaky svědčí o infekci,

doporučujeme Vám úplnou kontrolu počítače (viz 5.3 str. 59) pokud by k tomu

došlo samovolně.

1.5. Co dělat, kdyţ máte podezření

na infekci

Zjistíte-li podezřelé chování počítače, postupujte takto:

1. Zachovejte klid! To je zlaté pravidlo, které Vás mŧţe uchránit ztráty

dŧleţitých dat.

2. Odpojte počítač od Internetu nebo od místní sítě, je-li k ní připojen.

3. Jestliţe nelze spustit počítač z pevného disku (po zapnutí počítače se

zobrazí chybová zpráva), pokuste se spustit počítač v nouzovém reţimu

nebo z diskety systému Windows pro zotavení v nouzi, kterou jste

vytvořili při instalaci operačního systému do počítače.

4. Dříve neţ podniknete jakékoli kroky, zálohujte soubory na vyměnitelné

paměťové médium (disketa, disk CD/DVD, Flash disk atd.).

5. Pokud jste tak ještě neučinili, nainstalujte aplikaci Kaspersky Internet

Security.

6. Aktualizujte databáze a aplikační moduly (viz 5.7, str. 62). Je-li to

moţné, stáhněte aktualizace bez připojování k internetu z nějakého

jiného neinfikovaného počítače, například u známého, v internetové

kavárně nebo v práci. Je lépe pouţít jiný počítač, protoţe při připojení

k Internetu pomocí napadeného počítače by mohl virus odeslat

hackerŧm dŧleţité informace nebo by mohl být virus zaslán na adresy

uloţené ve vašem adresáři. Proto byste měli okamţitě odpojit počítač

od internetu, pokud máte podezření na napadení virem. Aktualizace

signatur hrozeb mŧţete také získat na disketě od společnosti

Kaspersky Lab nebo jejích distributorŧ a aktualizovat signatury pomocí

této diskety.

Ohroţení zabezpečení počítače 19

7. Vyberte úroveň zabezpečení doporučenou odborníky společnosti

Kaspersky Lab.

8. Spusťte Úplnou kontrolu počítače (viz 5.3 na str. 59).

1.6. Předcházení infekci

Ani ta nejspolehlivější a nejpromyšlenější opatření nemohou poskytnout 100%

ochranu proti počítačovým virŧm a trojským koním, ale dodrţování takového

souboru pravidel výrazně sniţuje pravděpodobnost virového útoku a míru

moţného poškození.

Jednou ze základních metod boje proti virŧm je podobně jako v medicíně včasná

prevence. Počítačová prevence se skládá z několika pravidel, jejichţ

dodrţováním mŧţete podstatně sníţit pravděpodobnost nákazy virem a ztráty

dat.

Níţe je uveden přehled základních bezpečnostních pravidel, která napomohou,

jestliţe je budete dodrţovat, zmírnit nebezpečí virového útoku.

Pravidlo č. 1: Pouţívejte antivirový software a programy internetového zabez-

pečení. Postupujte takto:

Co nejdříve nainstalujte aplikaci Kaspersky Internet Security.

Pravidelně (viz 5.7 na str. 62) aktualizujte signatury hrozeb aplikace. V

případě virové epidemie se mohou aktualizace provádět aţ několikrát

za den pomocí aktualizačních databází umístěných na aktualizačních

serverech společnosti Kaspersky Lab, které provádějí okamţitou aktualizaci

Vyberte nastavení zabezpečení doporučené společností Kaspersky Lab

pro váš počítač. Budete nepřetrţitě chráněni od okamţiku, kdy zapnete

počítač, a pro viry bude obtíţnější váš počítač infikovat

Zvolte nastavení pro úplnou kontrolu počítače doporučené společností

Kaspersky Lab a naplánujte kontrolu v intervalu minimálně jednou

týdně. Pokud jste dosud bránu Firewall nenainstalovali, doporučujeme

Vám to učinit, aby váš počítač byl při práci s internetem chráněn

Pravidlo č. 2: Při kopírování nových dat do počítače buďte opatrní:

Provádějte virovou kontrolu všech vyjímatelných paměťových zařízení,

například disket, CD/DVD a flash diskŧ, neţ je pouţijete (viz 5.5 na str.

60).

S e-maily zacházejte opatrně. Neotevírejte ţádný soubor připojený k e-

mailu, nejste-li si jisti, ţe byl určen konkrétně vám, ani kdyţ jej posílají

lidé, které znáte.

20 Kaspersky Internet Security 7.0

Buďte opatrní při práci s informacemi získanými z Internetu. Jestliţe vás

webová stránka vyzve k instalaci nového programu, ujistěte se, ţe má

certifikát zabezpečení.

Pokud zkopírujete nějaký spustitelný soubor z Internetu nebo místní

sítě, zkontrolujte jej pomocí aplikace Kaspersky Internet Security.

Webové stránky navštěvujte s rozvahou. Mnoho serverŧ je napadeno

nebezpečnými skriptovými viry nebo internetovými červy.

Pravidlo č. 3: Věnujte pozornost informacím od společnosti Kaspersky Lab.

Ve většině případŧ společnost Kaspersky Lab upozorňuje na nové virové

epidemie dlouho předtím, neţ dosáhnou vrcholu. Pravděpodobnost

infekce je v té době ještě nízká a vy máte moţnost chránit se před novými

infekcemi stahováním databází aplikací.

Pravidlo č. 4: Nedůvěřujte virovým mystifikacím, jako jsou ţertovné programy a

e-maily o hrozbě infekce.

Pravidlo č. 5: Pouţívejte nástroj Windows Update a pravidelně instalujte aktuali-

zace operačního systému Windows.

Pravidlo č. 6: Kupujte si legální kopie softwaru od oficiálních distributorů.

Pravidlo č. 7: Omezte počet lidí, kteří mohou pouţívat váš počítač.

Pravidlo č. 8: Sniţte riziko nepříjemných následků moţného napadení:

Pravidelně zálohujte data. Budete-li mít záloţní kopie, lze systém

v případě ztráty dat poměrně rychle obnovit. Uchovávejte distribuční

diskety, CD/DVD, jednotky Flash a další paměťová média se softwarem

a cennými informacemi na bezpečném místě.

Vytvořte si záchranný disk (viz 19.4 na str. 274), který mŧţete pouţít

pro spuštění počítače s pouţitím čistého operačního systému.

Pravidlo č. 9: Pravidelně kontrolujte přehled softwaru, který máte instalovaný na

počítači. Tuto kontrolu mŧţete provádět pomocí poloţky Přidat/Odebrat

programy ve sloţce Ovládací panel nebo prostě prohlídkou obsahu sloţky

Program Files . Mŧţete zde odhalit software, který se nainstaloval na Váš

počítač bez Vašeho vědomí, například kdyţ jste pouţívali internet nebo instalovali nějaký jiný program. Takové programy jsou skoro vţdy riskware.

KAPITOLA 2. KASPERSKY

INTERNET SECURITY 7.0

Kaspersky Internet Security 7.0 ohlašuje novou generaci produktŧ pro

zabezpečení dat.

Co ve skutečnosti odlišuje Kaspersky Internet Security 7.0 od ostatního softwaru,

dokonce i od ostatních produktŧ společnosti Kaspersky Lab, je jeho

mnohostranný přístup k zabezpečení dat.

2.1. Co je nového v aplikaci

Kaspersky Internet Security 7.0

Kaspersky Internet Security 7.0 (dále označovaný jen jako “Kaspersky Internet

Security”, nebo “program”) přistupuje k zabezpečení dat novým zpŧsobem.

Hlavní funkcí aplikace je, ţe spojuje a značně vylepšuje stávající funkce všech

produktŧ společnosti v jediném řešení zabezpečení. Program poskytuje ochranu

proti virŧm, spamŧm a útokŧm hackerŧ. Nové moduly poskytují ochranu proti

neznámým hrozbám a některým typŧm internetových podvodŧ, stejně jako

schopnost monitorovat uţivatelŧv přístup na internet.

K zajištění úplného zabezpečení jiţ není nutné instalovat do počítače několik

produktŧ. Stačí nainstalovat aplikaci Kaspersky Internet Security 7.0.

Komplexní ochrana hlídá všechny příchozí a odchozí datové kanály. Pruţná

konfigurace veškerých součástí umoţňuje maximální přizpŧsobení aplikace

Kaspersky Internet Security potřebám kaţdého uţivatele. Konfiguraci celého

programu lze provést z jednoho místa.

Podívejme se na nové funkce aplikace Kaspersky Internet Security 7.0.

Nové funkce ochrany

Kaspersky Internet Security Vás chrání jak před známými, tak i před

dosud neodhalenými škodlivými programy. Proaktivní obrana (viz Kapitola 10 na str. 122) je hlavní předností programu. Analyzuje chování aplikací nainstalovaných na Vašem počítači, monitoruje změny systémového registru a potírá skryté hrozby. Tato součást pouţívá heuristickou analýzu pro zjišťování a záznam rozličných typŧ škodlivých aktivit. A její pomocí lze akce postiţené škodlivými programy vrátit a

systém znovu uvést do stavu před pŧsobením škodlivé aktivity.

22 Kaspersky Internet Security 7.0

Program chrání uţivatele před nástroji rootkit a programy pro auto-

matické vytáčení připojení, blokuje reklamní lišty, vyskakovací okna a

škodlivé skripty staţené z webových stránek, zjišťuje stránky pro útok

phishing a chrání uţivatele před nepovoleným přenosem dŧvěrných dat

(hesla pro připojení k internetu, poštovním nebo FTP serverŧm).

Technologie File Anti-Virus byla zdokonalena, aby se sníţilo zatíţení

procesoru a diskových podsystémŧ a zvýšila se rychlost kontroly souborŧ pomocí iChecker a iSwift. Aplikace tak neprovádí opakovanou kontrolu souborŧ, které nebyly od poslední kontroly změněny.

Proces kontroly nyní běţí na pozadí a umoţňuje uţivateli pokračovat v

práci na počítači. Dojde-li k souběţným poţadavkŧm na systémové

prostředky, virová kontrola se pozastaví, dokud uţivatel operaci nedokončí a pak opět pokračuje od bodu, kde přestala.

K dispozici jsou jednotlivé úlohy pro kontrolu kritických oblastí počítače

a spouštěcích objektŧ, které mohou vyvolat váţné problémy, jsou-li in-

fikovány, a pro zjišťování nástrojŧ rootkit uţívaných k zakrytí škodlivého

softwaru v systému. Mŧţete nakonfigurovat spuštění této úlohy při

kaţdém spuštění systému.

Byla značně vylepšena ochrana uţivatelské pošty před škodlivými pro-

gramy a nevyţádanou poštou. Aplikace provádí kontrolu těchto protokolŧ na přítomnost e-mailŧ obsahujících viry a nevyţádanou poštu:

IMAP, SMTP a POP3, bez ohledu na pouţitého poštovního klienta

NNTP (jen antivirová kontrola), bez ohledu na pouţitého poštov-

ního klienta

Bez ohledu na protokol (včetně MAPI a HTTP) pomocí modulŧ

plug-in pro aplikace Microsoft Office Outlook a The Bat!

Pro nejrozšířenější poštovní klienty, jako jsou aplikace Microsoft Office

Outlook, Microsoft Outlook Express (Windows Mail) a The Bat! jsou

k dispozici speciální moduly plug-in. Ty umisťují ochranu elektronické

pošty jak proti virŧm, tak i proti nevyţádané poště přímo do rozhraní

poštovního klienta.

Výuka součásti Anti-Spam probíhá během práce s poštou ve sloţce

doručené pošty, zohledňuje zpŧsob nakládání s poštou a poskytuje

maximální flexibilitu při konfigurování rozpoznávání nevyţádané pošty.

Výuka je zaloţena na bayesovském algoritmu. Mŧţete vytvořit černou a

bílou listinu odesílatelŧ a klíčových frází, které charakterizují nevyţádanou poštu.

Součást Anti-Spam pouţívá databázi útokŧ phishing, která umoţňuje filtrovat e-maily určené k získávání dŧvěrných informací finanční povahy.

Kaspersky Internet Security 7.0 23

Aplikace filtruje příchozí a odchozí provoz, sleduje a blokuje hrozby ob-

vyklých síťových útokŧ a umoţňuje pouţívat během připojení

k Internetu neviditelný reţim.

Při pouţívání kombinace sítí mŧţete také nadefinovat, které sítě jsou

zcela dŧvěryhodné a které je nutné velmi pečlivě sledovat.

Funkce pro upozorňování uţivatele (viz 19.9.1 na str. 286) byla

rozšířena o určité události, ke kterým dochází během činnosti aplikace.

U kaţdé z těchto událostí mŧţete vybrat následující zpŧsoby upozornění: e-mail, zvukové upozornění nebo překryvné zprávy.

Aplikace je nyní schopna kontrolovat tok dat posílaných přes SSL pro-

tokol.

Nové součásti zahrnují aplikaci tzv. sebeobranné technologie, ochranu

proti neoprávněnému vzdálenému přístupu ke sluţbám Kaspersky

Internet Security a ochranu nastavení aplikace heslem. Tyto funkce

pomáhají zabraňovat škodlivým programŧm, hackerŧm a neopráv-

něným uţivatelŧm v deaktivaci ochrany.

Byla přidána moţnost vytvoření záchranného disku. Pomocí tohoto

disku mŧţete restartovat svŧj operační systém po virovém útoku a

provést kontrolu škodlivých objektŧ v něm.

Nová součást aplikace Kaspersky Internet Security, rodičovský zámek,

umoţňuje uţivateli sledovat přístup počítače k internetu. Tato funkce

povolí nebo zablokuje uţivateli přístup k určitým internetovým zdrojŧm.

Navíc tyto součásti umoţňují omezit dobu on-line připojení.

Byl přidán modul News Agent. To je modul určený ke včasnému posky-

tování zpráv od společnosti Kaspersky Lab.

Byla přidána podpora IP Protokolu, Verze 6 (IPv6).

Nové funkce rozhraní aplikace

Pouţívání funkcí nového rozhraní aplikace Kaspersky Internet Security

je jasné a snadné. Vzhled aplikace mŧţete změnit vytvořením vlastní

grafiky a barevných schémat.

Aplikace během pouţívání pravidelně poskytuje tipy: Kaspersky Internet

Security zobrazuje informativní zprávy o úrovni ochrany a obsahuje po-

drobnou nápovědu. Prŧvodce zabezpečením zabudovaný do aplikace

poskytuje úplný přehled o stavu ochrany hostitelského PC a umoţňuje

okamţitě přistoupit k řešení.

Nové funkce aktualizace aplikace

Tato verze aplikace pouţívá nově zdokonalený postup aktualizace:

Kaspersky Internet Security automaticky vyhledává v aktualizačních

24 Kaspersky Internet Security 7.0

zdrojích aktualizační balíčky. Kdyţ program zjistí nové aktualizace,

stáhne je a nainstaluje do počítače.

Aplikace stahuje jen přírŧstkovou část aktualizací a ignoruje jiţ dříve

staţené soubory. Tím dochází aţ k desetinásobnému zmenšení objemu

stahovaných dat.

Aktualizace jsou stahovány z toho nejvýkonnějšího zdroje.

Mŧţete zakázat pouţívání proxy serveru tím, ţe stáhnete aktualizace

aplikace z místního zdroje. Dochází tak ke značnému sníţení provozu

na proxy serveru.

Byla zabudována moţnost vrátit změny a obnovit předchozí verzi da-

tabáze aplikace v případě porušení souboru nebo chybě při kopírování.

Byla přidána funkce pro distribuci aktualizací do místní sloţky, aby k

nim ostatní počítače v síti měly přístup kvŧli úspoře přenosové kapacity.

2.2. Prvky obrany prostřednictvím

aplikace Kaspersky Internet

Security

Ochrana prostřednictvím aplikace Kaspersky Internet Security je navrţena

s ohledem na zdroje ohroţení. Jinými slovy, kaţdou hrozbou se zabývá

samostatná součást aplikace, která ji sleduje a provede potřebnou akci, aby

zabránila škodlivým dopadŧm této hrozby na uţivatelská data. Díky této struktuře

je systém flexibilní a součásti lze snadno konfigurovat, aby vyhovovaly potřebám

konkrétního uţivatele nebo celého podniku.

Aplikace Kaspersky Internet Security obsahuje:

Součásti ochrany v reálném čase (viz 2.2.1, str. 25) poskytují v reálném

čase ochranu veškerých datových přenosŧ a vstupních cest do

počítače.

Úlohy antivirové kontroly (viz 2.2.2, str. 27) pouţívané pro kontrolu jed-

notlivých souborŧ, sloţek, diskŧ nebo oblasti na výskyt virŧ nebo pro

úplnou kontrolu počítače.

Aktualizace (viz 2.2.3, str. 28) k zabezpečení ţivotnosti vnitřních modulŧ

a databázi aplikace pouţívaných při kontrole na výskyt škodlivého soft-

waru, útokŧm hackerŧ a nevyţádané pošty. .

Kaspersky Internet Security 7.0 25

2.2.1. Součásti ochrany v reálném čase

Následující součásti ochrany zajišťují ochranu počítače v reálném čase:

File Anti-Virus

Systém souborŧ mŧţe obsahovat viry a další nebezpečné programy.

Škodlivé programy mohou být po proniknutí z diskety nebo z Internetu

uloţeny v systému souborŧ počítače celé roky, aniţ by se jakkoli projevily.

Stačí však jen pracovat s infikovaným souborem a virus se okamţitě

aktivuje.

File Anti-Virus je součást, která sleduje systém souborŧ počítače. Kontroluje

všechny soubory, které jsou otevřené, spuštěné nebo uloţené na počítači a

na všech připojených diskových jednotkách. Aplikace zachytí kaţdý pokus o

přístup k souboru a tento soubor zkontroluje na přítomnost známých virŧ,

přičemţ zpřístupní soubor pro další pouţívání jen pokud není infikován nebo

je součástí File Anti-Virus úspěšně dezinfikován. Pokud soubor nelze

z nějakého dŧvodu dezinfikovat, bude odstraněn a jeho kopie bude uloţena

do sloţky Záloha (viz 19.2, str. 252) nebo přesunuta do karantény (viz 19.1,

str. 249).

Mail Anti-Virus

E-mail často pouţívají hackeři k šíření škodlivých programŧ a je to jeden z

nejobvyklejších zpŧsobŧ šíření červŧ. Z tohoto dŧvodu je velmi dŧleţité

sledovat všechny e-maily.

Mail Anti-Virus je součást, která vyhledává viry ve všech příchozích a

odchozích e-mailech v počítači. Analyzuje e-maily a zjišťuje v nich

přítomnost škodlivých programŧ, přičemţ poskytne příjemci přístup k emailu, jen pokud neobsahuje nebezpečné objekty.

Web Anti-Virus

Otevíráním rŧzných webových stránek vystavujete svŧj počítač nebezpečí

infekce viry, které se nainstalují pomocí skriptŧ obsaţených na takových

stránkách. A to platí i pro stahování nebezpečných objektŧ.

Web Anti-Virus je speciálně navrţen, aby s takovými riziky bojoval tak, ţe

skripty na webových stránkách zachytí a zablokuje, pokud představují

ohroţení a tím, ţe pečlivě sleduje veškerý datový tok HTTP protokolu.

Proaktivní obrana

Počet škodlivých programŧ denně roste. Takové programy jsou stále

komplexnější, protoţe kombinují několik typŧ hrozeb a mění cesty

doručování. Jejich zjišťování je stále obtíţnější.

26 Kaspersky Internet Security 7.0

Ke zjišťování nových škodlivých programŧ dříve, neţ budou moci napáchat

škody, společnost Kaspersky Lab vyvinula zvláštní součást nazvanou

Proaktivní obrana. Tato součást je určena ke sledování a analýze chování

všech programŧ, které jsou nainstalovány v počítači. Kaspersky Internet

Security se na základě činnosti programu rozhoduje, zda je potenciálně

nebezpečný. Proaktivní obrana chrání počítač před známými viry i před

novými, které dosud nebyly odhaleny.

Ochrana osobních údajů

V poslední době se často objevují rŧzné internetové podvody (útoky

phishing, programy pro automatické vytáčení připojení, krádeţe dŧvěrných

dat, jako jsou přihlašovací jména a hesla). Tyto akce mohou napáchat váţné

finanční škody.

Ochrana osobních údajů sleduje podvodné akce v počítači a blokuje je. Tato

součást bude například blokovat programy pokoušející se provést

nepovolené automatické vytáčení připojení, analyzovat webové stránky na

moţnost podvodŧ phishing i zachycovat nepovolené přístupy a stahování

osobních dat uţivatele.

Brána firewall

Hackeři pouţijí k proniknutí do počítače jakoukoli potenciální slabinu, ať je to

otevřené připojení k síti, přenos dat mezi počítači atd.

Součást brána Firewall chrání počítač během pouţívání Internetu a dalších

sítí. Sleduje příchozí a odchozí připojení a kontroluje porty a datové pakety.

Kromě toho brána Firewall blokuje nevyţádanou reklamu (reklamní lišty a

vyskakovací okna), která ubírá objem dat stahovaných z internetu, a šetří

uţivateli čas.

Anti-Spam

Nevyţádaná pošta sice nepředstavuje přímé ohroţení počítače, zvyšuje

však zatíţení poštovních serverŧ, plní poštovní schránku a okrádá vás o

čas, čímţ zpŧsobuje provozní náklady.

Součást Anti-Spam se připojí k poštovnímu klientovi nainstalovanému

v počítači a vyhledává ve veškeré příchozí poště nevyţádaný obsah.

Součást označuje všechny nevyţádané e-maily speciálním záhlavím.

Součást Anti-Spam lze nakonfigurovat, aby zpracovávala nevyţádanou

poštu podle poţadavkŧ (automaticky ji odstranila, přesunula do zvláštní

sloţky atd.).

Rodičovská kontrola

Jednou z vlastností Internetu je mizivá přítomnost cenzury a následkem toho

mnohé webové stránky obsahují zákonem zakázané nebo nevyţádané

informace nebo informace zaměřené na dospělé návštěvníky stránek.

Kaspersky Internet Security 7.0 27

Kaţdodenně se objevuje stále více webových stránek obsahujících

rasismus, pornografii, násilí, pouţívání zbraní a nelegální uţívání drog.

Kromě toho tyto stránky často obsahují značné mnoţství škodlivých

programŧ, které se spustí na počítači při zobrazení stránky.

Omezení přístupu k těmto stránkám, zvláště pro nezletilé, je klíčovou funkcí

nového bezpečnostního softwaru.

Rodičovská kontrola je součást určená pro kontrolu přístupu uţivatele k

některým webovým stránkám. To mohou být stránky s problematickým

obsahem nebo jakékoliv jiné stránky, které uţivatel zvolí v natavení aplikace

Kaspersky Internet Security. Provádí se nejenom kontrola obsahu, ale i

kontrola doby on-line připojení. Přístup k internetu mŧţe být povolen v určité

době a je moţné omezit celkovou dobu on-line připojení v intervalu 24

hodin.

2.2.2. Úlohy antivirové kontroly

Kromě neustálého sledování všech potenciálních kanálŧ, kterými mohou

škodlivé programy proniknout do počítače, je velmi dŧleţité pravidelně

kontrolovat počítač na výskyt virŧ. Tato kontrola se vyţaduje, aby se zastavilo

šíření škodlivých programŧ nezjištěných součástmi pro ochranu počítače

v reálném čase v dŧsledku nízkého stupně zvolené ochrany nebo z jiného

dŧvodu.

Kaspersky Internet Security poskytuje k provedení antivirové kontroly následující

úlohy:

Kritické oblasti

Kontrola všech kritických oblastí počítače na výskyt virŧ. Sem patří:

systémová paměť, systém spouštěcích objektŧ, hlavní spouštěcí záznam

(MBR), systémové sloţky Microsoft Windows. Cílem je rychle zjistit aktivní

viry v systému bez spouštění úplné kontroly počítače.

Tento počítač

Vyhledání virŧ v počítači prostřednictvím dŧkladné kontroly všech diskových

jednotek, paměti a souborŧ.

Spouštěcí objekty

Antivirová kontrola všech programŧ, které jsou zaváděny automaticky při

spuštění operačního systému, a dále paměti RAM a spouštěcích sektorŧ na

pevných discích.

Kontrola rootkitů

28 Kaspersky Internet Security 7.0

Kontrola počítače na výskyt nástrojŧ rootkit, které zakrývají škodlivé

programy v operačním systému. Tyto nástroje pronikají do systému, skrývají

svou přítomnost i přítomnost procesŧ, sloţek a klíčŧ registru všech

škodlivých programŧ popsaných v konfiguraci nástroje rootkit.

Je moţno vytvořit i další úlohy kontroly na přítomnost virŧ a nastavit jim plán.

Mŧţete například vytvořit úlohu kontroly e-mailové schránky, která bude

spouštěna jednou týdně, nebo vyhledávat viry ve sloţce Dokumenty.

2.2.3. Aktualizace

K tomu, aby byla aplikace Kaspersky Internet Security neustále připravena na

jakýkoli útok hackerŧ nebo mohla odstranit virus či jiný nebezpečný program,

potřebuje podporu v reálném čase. A právě k tomu je určena funkce Aktualizace.

Má za úkol aktualizovat databáze a aplikační moduly pouţívané aplikací

Kaspersky Internet Security.

Funkce distribuce aktualizací vám povoluje uloţit databáze a aplikační moduly

získané ze serverŧ společnosti Kaspersky Lab do místní sloţky a potom k ní

umoţnit přístup ostatním počítačŧm v síti, aby se sníţil tok dat z internetu.

2.2.4. Nástroje aplikace

Aplikace Kaspersky Internet Security obsahuje mnoţství podpŧrných nástrojŧ,

které jsou určeny k zajišťování softwarové podpory v reálném čase a rozšiřují

schopnosti programu.

Zprávy a datové soubory

Běţící aplikace vytváří zprávu o kaţdé součásti ochrany v reálném čase,

úloze kontroly na přítomnost virŧ a aktualizaci aplikace. Zpráva obsahuje

údaje o výsledcích a provedených operacích. Podrobnosti o kaţdé součásti

aplikace Kaspersky Internet Security jsou dostupné prostřednictvím funkce

Zprávy. V případě potíţí lze takovou zprávu poslat společnosti Kaspersky

Lab, aby se naši odborníci mohli blíţe seznámit se situací a poskytli vám co

nejrychleji pomoc.

Veškeré podezřelé objekty jsou aplikací Kaspersky Internet Security

umístěny do zvláštní oblasti, známé jako Karanténa, kde jsou uloţeny v

zašifrovaném formátu kvŧli ochraně počítače před infekcí. Tyto objekty lze

kontrolovat na výskyt virŧ, obnovit v pŧvodním umístění nebo odstranit.

Objekty lze umisťovat do karantény ručně. Veškeré objekty nalezené

kontrolou k dezinfekci se automaticky obnovují ve svých pŧvodních

umístěních.

Kaspersky Internet Security 7.0 29

Sloţka Ukládání záloh uchovává kopie objektů, které aplikace dezinfikuje

nebo odstraní. Tyto kopie se vytvářejí pro případ, ţe by bylo třeba obnovit

objekty nebo rekonstruovat prŧběh jejich infekce. Záloha se proto ukládá v

zašifrovaném formátu, aby byl počítač chráněn před infekcí. Zálohované

objekty lze obnovit v pŧvodním umístění nebo odstranit.

Aktivace

Při zakoupení aplikace Kaspersky Internet Security uzavíráte licenční

smlouvu se společností Kaspersky Lab, která na dané období reguluje

pouţití aplikace, stejně jako váš přístup k aktualizacím databází aplikace

a sluţbám technické podpory. Doba pouţívání a další informace nutné pro

plnou funkčnost programu se poskytují v souboru licenčního klíče.

Při pouţití funkce Aktivace naleznete podrobné informace o klíči, který

pouţíváte, nebo mŧţete koupit klíč nový.

Podpora

Všichni zaregistrovaní uţivatelé aplikace Kaspersky Internet Security mohou

vyuţívat naši technickou podporu. Chcete-li zjistit, kde přesně mŧţete získat

technickou podporu, pouţijte funkci Podpora.

Přes následující odkazy mŧţete vstoupit na uţivatelské fórum společnosti

Kaspersky Lab nebo poslat odezvu či oznámit chybu technické podpoře

prostřednictvím zvláštního on-line formuláře.

Budete mít také on-line přístup k technické podpoře. Sluţba Personal

Cabinet a naši zaměstnanci budou určitě vţdy připraveni vám s aplikací

Kaspersky Anti-Virus telefonicky pomoci.

2.3. Hardwarové a softwarové

systémové poţadavky

K zajištění správné činnosti aplikace Kaspersky Internet Security 7.0 musí

počítač splňovat následující minimální poţadavky:

Všeobecné poţadavky:

50 MB volného místa na pevném disku,

jednotka CD/DVD-ROM (k instalaci aplikace Kaspersky Internet Secu-

rity 7.0 z instalačního disku CD),

aplikace Microsoft Internet Explorer 5.5 nebo vyšší (k aktualizaci da-

tabází a aplikačních modulŧ prostřednictvím Internetu),

instalační sluţba Microsoft Windows Installer 2.0.

30 Kaspersky Internet Security 7.0

Před otevřením obálky s instalačním diskem si pečlivě přečtěte smlouvu EULA.

Systém Microsoft Windows 2000 Professional (aktualizace Service Pack 2 nebo

vyšší), Microsoft Windows XP Home Edition, Microsoft Windows XP Professional

(aktualizace Service Pack 2 nebo vyšší), Microsoft Windows XP Professional x64

Edition:

procesor Intel Pentium 300 MHz nebo rychlejší (nebo kompatibilní)

128 MB paměti RAM.

Microsoft Windows Vista, Microsoft Windows Vista x64:

Intel Pentium 800 MHz 32-bit (x86)/ 64-bit (x64) nebo rychlejší (nebo

kompatibilní)

512 MB paměti RAM.

2.4. Sady softwaru

Aplikaci Kaspersky Internet Security mŧţete zakoupit od prodejcŧ nebo

v internetových obchodech.http://www.kaspersky.cz/.

Pokud zakoupíte krabicovou verzi aplikace, balení bude obsahovat:

Zapečetěnou obálku s instalačním CD, obsahujícím programové soub-

ory a dokumentaci ve formátu PDF.

Tištěnou uţivatelskou příručku (pokud byla tato poloţka zahrnuta v ob-

jednávce) nebo manuál.

Aktivační kód aplikace na obalu instalačního CD.

Licenční smlouvu s koncovým uţivatelem (EULA).

Pokud aplikaci Kaspersky Internet Security zakoupíte v internetovém obchodě,

stáhněte produkt z webové stránky společnosti Kaspersky Lab (Ke staţení

Produkty ke staţení). Uţivatelskou příručku si mŧţete stáhnout v části Ke

staţení Dokumentace ke staţení.

Po obdrţení vaší platby vám e-mailem zašleme aktivační kód.

Licenční smlouva s koncovým uţivatelem (EULA) je právní smlouvou mezi vámi

a společností Kaspersky Lab, která uvádí podmínky, za kterých smíte zakoupený

software pouţívat.

Pečlivě si smlouvu EULA přečtěte.

Kaspersky Internet Security 7.0 31

Společnost Kaspersky Lab neposkytuje technickou podporu k pouţívání a činnosti operačního systému a produktŧ jiných výrobcŧ.

Jestliţe s podmínkami smlouvy EULA nesouhlasíte, mŧţete vrátit produkt

v krabicovém balení prodejci, u kterého jste jej zakoupili, a částka, kterou jste za

aplikaci zaplatili, vám bude vrácena. Obálka s instalačním diskem musí v tomto

případě zŧstat zalepená.

Otevřením zalepené obálky s instalačním diskem souhlasíte s podmínkami

smlouvy EULA.

2.5. Podpora registrovaných

uţivatelŧ

Společnost Kaspersky Lab poskytuje registrovaným uţivatelŧm celou řadu

sluţeb, které umoţňují efektivněji vyuţívat aplikaci Kaspersky Internet Security.

Po aktivaci programu se stanete registrovaným uţivatelem a po dobu platnosti

klíče budete mít k dispozici následující sluţby:

Hodinové aktualizace databází aplikace a nové verze programu

zdarma.

Konzultace otázek týkajících se instalace, konfigurace a činnosti ap-

likace telefonicky a e-mailem.

Upozornění na nová vydání produktŧ společnosti Kaspersky Lab a nové

viry (tato sluţba je poskytována uţivatelŧm, kteří se přihlásili k odebírání zpráv společnosti Kaspersky Lab, na webové stránce Technické

podpory http://support.kaspersky.com/subscribe/).

Pozor!

Před zahájením instalace aplikace Kaspersky Internet Security doporučujeme

ukončit všechny spuštěné programy.

Poznámka:

Instalace aplikace z instalačního balíčku staţeného z Internetu je stejná jako

instalace z instalačního disku CD.

KAPITOLA 3. INSTALACE

APLIKACE KASPERSKY

INTERNET SECURITY 7.0

Nainstalovat aplikaci Kaspersky Internet Security 7.0 lze na počítač několika

zpŧsoby:

interaktivně přes Prŧvodce instalací aplikace (viz 3.1, str. 32); tento

reţim vyţaduje v prŧběhu instalace účast uţivatele;

neinteraktivně, tento typ instalace je prováděn z příkazového řádku a

nevyţaduje v prŧběhu instalace ţádnou účast uţivatele (viz 3.3, str. 46).

3.1. Postup instalace pomocí

prŧvodce

Pro zahájení instalace aplikace Kaspersky Internet Security na počítač spusťte

instalační program (soubor s příponou *.exe), který najdete na CD s programem.

Ten se pokusí vyhledat instalační balíček aplikace (soubor s příponou *.msi) a

pokud je balíček nalezen, budete poţádáni o zkontrolování aktualizací aplikace

Kaspersky Internet Security na serverech společnosti Kaspersky Lab. Pokud

není nalezen ţádný instalační balíček, budete poţádáni, abyste jej stáhli. Po

jeho staţení se zahájí instalace aplikace. Pokud se uţivatel rozhodne jej

nestáhnout, bude instalace normálně pokračovat.

Spustí se prŧvodce instalací aplikace. Kaţdé okno prŧvodce obsahuje sadu

tlačítek pro navigaci procesem instalace. Následuje stručné vysvětlení jejich

funkcí:

Instalace aplikace Kaspersky Internet Security 7.0 33

Další – potvrzení akce a přechod k dalšímu kroku instalace.

Zpět – návrat k předchozímu kroku instalace.

Storno – zrušení instalace produktu.

Dokončit – dokončení instalace aplikace.

Podívejme se blíţe na kroky instalace.

Krok 1. Kontrola systémových podmínek potřebných

k instalaci aplikace Kaspersky Internet Security

Před instalací aplikace do počítače instalační program zkontroluje operační

systém počítače a aktualizace Service Pack, které jsou potřebné k instalaci

aplikace Kaspersky Internet Security. Vyhledá také v počítači další potřebné

programy a ověří, ţe vaše uţivatelská práva umoţňují instalaci softwaru.

Nebude-li některý z těchto poţadavkŧ splněn, instalační program zobrazí

chybovou zprávu. Radíme vám nainstalovat prostřednictvím serveru Windows

Update kaţdý potřebný Service Pack a kaţdý další nutný program, neţ budete

instalovat Kaspersky Internet Security.

Krok 2. Úvodní okno průvodce instalací

Pokud systém splňuje všechny poţadavky, zobrazí se po otevření instalačního

souboru okno prŧvodce instalací s informací, ţe byla zahájena instalace aplikace

Kaspersky Internet Security.

Pokračujte v instalaci klepnutím na tlačítko Další. Pro zrušení instalace klepněte

na Zrušit.

Krok 3. Zobrazení licenční smlouvy s koncovým uţivatelem

Následující okno obsahuje licenční smlouva s koncovým uţivatelem uzavřenou

mezi vámi a společností Kaspersky Lab. Pečlivě si smlouvu přečtěte, a pokud

souhlasíte se všemi jejími podmínkami, vyberte moţnost S podmínkami

licenční smlouvy souhlasím a klepněte na tlačítko Další. Instalace bude

pokračovat. Pro zrušení instalace klepněte na Zrušit.