KASPERSKY LAB

Kaspersky Internet Security 7.0

MANUAL DE

UTILIZADOR

KASPERSKY I N TERN E T SECU R I T Y 7 . 0

Manual de Utilizador

Kaspersky Lab

http://www.kaspersky.com

Data de revisão: Janeiro de 2008

Índice

CAPÍTULO 1. AMEAÇAS À SEGURANÇA DO COMPUTADOR .............................. 11

1.1. Fontes de Ameaças ............................................................................................ 11

1.2. Como se espalham as ameaças ........................................................................ 12

1.3. Tipos de ameaças ............................................................................................... 14

1.4. Sinais de infecção ............................................................................................... 18

1.5. O que fazer se houver sinais de infecção .......................................................... 19

1.6. Prevenir a infecção .............................................................................................. 19

CAPÍTULO 2. KASPERSKY INTERNET SECURITY 7.0 ........................................... 22

2.1. O que há de novo no Kaspersky Internet Security 7.0 ...................................... 22

2.2. Os elementos de protecção do Kaspersky Internet Security............................. 26

2.2.1. Componentes de Protecção em Tempo Real ............................................. 26

2.2.2. Tarefas de verificação de vírus .................................................................... 29

2.2.3. Actualização .................................................................................................. 30

2.2.4. Ferramentas do programas.......................................................................... 30

2.3. Requisitos de hardware e software de sistema ................................................. 31

2.4. Pacotes de Software ........................................................................................... 32

2.5. Suporte para utilizadores registados .................................................................. 33

CAPÍTULO 3. INSTALAÇÃO DO KASPERSKY INTERNET SECURITY 7.0 ............ 34

3.1. Procedimento de instalação usando o Assistente de Instalação ...................... 34

3.2. Assistente de Configuração ................................................................................ 39

3.2.1. Utilizar objectos guardados da Versão 5.0 .................................................. 40

3.2.2. Activar o programa ....................................................................................... 40

3.2.2.1. Seleccionar o método de activação do programa ................................ 40

3.2.2.2. Inserir o código de activação ................................................................. 41

3.2.2.3. Registo do Utilizador .............................................................................. 42

3.2.2.4. Obter um Ficheiro da Chave ................................................................. 42

3.2.2.5. Seleccionar um Ficheiro da Chave ....................................................... 43

3.2.2.6. Concluir a activação do programa ........................................................ 43

3.2.3. Seleccionar um modo de protecção ............................................................ 43

3.2.4. Configurar as definições de actualização .................................................... 44

4 Kaspersky Internet Security 7.0

3.2.5. Configurar verificações de vírus agendadas ............................................... 45

3.2.6. Restringir o acesso ao programa ................................................................. 46

3.2.7. Controlo de Integridade das Aplicações ...................................................... 46

3.2.8. Configurar as definições da Firewall ............................................................ 47

3.2.8.1. Determinar o estado de uma zona de segurança ................................ 47

3.2.8.2. Criar uma lista de aplicações de rede ................................................... 49

3.2.9. Utilizar os E-mails de Saída para Treinar o Anti-Spam ............................... 50

3.2.10. Finalizar o Assistente de Configuração ..................................................... 50

3.3. Instalar o programa a partir da linha de comandos............................................ 51

CAPÍTULO 4. INTERFACE DO PROGRAMA ............................................................. 52

4.1. Ícone da área de notificação da barra de ferramentas ...................................... 52

4.2. O menu de contexto ............................................................................................ 53

4.3. Janela principal do programa .............................................................................. 55

4.4. Janela de definições do programa...................................................................... 59

CAPÍTULO 5. COMEÇAR ............................................................................................. 61

5.1. Qual o estado da protecção do computador? .................................................... 61

5.2. Verificar o Estado de Cada Componente Individual de Protecção ................... 63

5.3. Como verificar a existência de vírus no seu computador .................................. 64

5.4. Como verificar as áreas críticas do seu computador ......................................... 65

5.5. Como verificar a existência de vírus num ficheiro, pasta ou disco .................... 66

5.6. Como treinar o Anti-Spam .................................................................................. 67

5.7. Como actualizar o Programa .............................................................................. 68

5.8. O que fazer se a protecção não estiver a funcionar .......................................... 68

CAPÍTULO 6. SISTEMA DE GESTÃO DA PROTECÇÃO .......................................... 70

6.1. Parar e retomar a protecção em tempo real no seu computador ..................... 70

6.1.1. Pausar a protecção ...................................................................................... 71

6.1.2. Desactivar a protecção ................................................................................. 72

6.1.3. Pausar / desactivar Componentes Individuais de Protecção ..................... 73

6.1.4. Restaurar a protecção no seu computador ................................................. 74

6.2. Tecnologia de Desinfecção Avançada ............................................................... 74

6.3. Executar a Aplicação num Computador Portátil ................................................ 75

6.4. Desempenho do tempo de execução do computador....................................... 75

6.5. Resolver conflitos do Kaspersky Internet Security com Outras Aplicações ...... 76

6.6. Executar verificações de vírus e actualizações com outra conta de utilizador . 77

Índice 5

6.7. Configurar Tarefas e Notificações Agendadas .................................................. 78

6.8. Tipos de programas maliciosos a monitorizar .................................................... 80

6.9. Criar uma zona confiável .................................................................................... 82

6.9.1. Regras de exclusão ...................................................................................... 83

6.9.2. Aplicações confiáveis ................................................................................... 89

CAPÍTULO 7. ANTI-VÍRUS DE FICHEIROS ............................................................... 93

7.1. Seleccionar um nível de segurança dos ficheiros .............................................. 94

7.2. Configurar o Anti-vírus de Ficheiros ................................................................... 96

7.2.1. Definir os tipos de ficheiros a serem verificados ......................................... 96

7.2.2. Definir o âmbito de protecção ...................................................................... 99

7.2.3. Configurar definições avançadas ............................................................... 101

7.2.4. Utilizar a Análise Heurística ........................................................................ 104

7.2.5. Restaurar as predefinições do Anti-vírus de Ficheiros ............................. 106

7.2.6. Seleccionar acções para objectos ............................................................. 107

7.3. Desinfecção adiada ........................................................................................... 109

CAPÍTULO 8. ANTI-VÍRUS DE E-MAIL ..................................................................... 110

8.1. Seleccionar um nível de segurança de e-mail ................................................. 111

8.2. Configurar o Anti-vírus de E-mail ...................................................................... 113

8.2.1. Seleccionar um grupo de e-mail protegido ................................................ 114

8.2.2. Configurar o processamento de e-mails no Microsoft Office Outlook ...... 116

8.2.3. Configurar as verificações de e-mails no The Bat! .................................... 117

8.2.4. Utilizar a Análise Heurística ........................................................................ 119

8.2.5. Restaurar as predefinições do Anti-vírus de E-mail .................................. 120

8.2.6. Seleccionar acções para objectos de e-mail perigosos ............................ 121

CAPÍTULO 9. ANTI-VÍRUS DE INTERNET ............................................................... 124

9.1. Seleccionar um nível de segurança da Internet ............................................... 126

9.2. Configurar o Anti-vírus de Internet .................................................................... 128

9.2.1. Definições gerais de verificação ................................................................ 128

9.2.2. Criar uma lista de endereços confiáveis .................................................... 129

9.2.3. Utilizar a Análise Heurística ........................................................................ 130

9.2.4. Restaurar as predefinições do Anti-vírus de Internet ................................ 131

9.2.5. Seleccionar acções para objectos perigosos ............................................ 132

CAPÍTULO 10. DEFESA PRÓ-ACTIVA ..................................................................... 134

10.1. Regras de Monitorização de Actividades ....................................................... 139

6 Kaspersky Internet Security 7.0

10.2. Controlo da Integridade das Aplicações ......................................................... 143

10.2.1. Configurar regras de controlo da integridade das aplicações ................ 144

10.2.2. Criar uma lista de componentes partilhadas ........................................... 146

10.3. Monitorização do registo ................................................................................. 147

10.3.1. Seleccionar chaves de registo para criar uma regra ............................... 149

10.3.2. Criar uma regra de monitorização de registo .......................................... 150

CAPÍTULO 11. PROTECÇÃO EM RELAÇÃO A FRAUDES PELA INTERNET ..... 153

11.1. Criar uma lista de números confiáveis no Anti-Dialer .................................... 155

11.2. Protecção de dados confidenciais .................................................................. 156

CAPÍTULO 12. PROTECÇÃO EM RELAÇÃO A ATAQUES DE REDE .................. 159

12.1. Configurar a Firewall ....................................................................................... 161

12.1.1. Configurar Filtros ...................................................................................... 162

12.1.1.1. Seleccionar um Nível de Segurança ................................................ 163

12.1.1.2. Regras de aplicações ........................................................................ 165

12.1.1.3. Regras de filtragem de pacotes ........................................................ 169

12.1.1.4. Ajuste de regras para aplicações e filtragem de pacotes ................ 171

12.1.1.5. Classificação da prioridade da regra ................................................. 175

12.1.1.6. Regras para zonas de segurança ..................................................... 175

12.1.1.7. Modo Firewall ..................................................................................... 178

12.1.2. Sistema de Detecção de Intrusões .......................................................... 179

12.1.3. Anti-Publicidade ........................................................................................ 180

12.1.4. Anti-Banner ............................................................................................... 183

12.1.4.1. Configurar a lista de bloqueio de banners comuns .......................... 183

12.1.4.2. Listas brancas de banners ................................................................ 185

12.1.4.3. Listas negras de banners .................................................................. 185

12.2. Tipos de ataques de rede ............................................................................... 186

12.3. Bloquear e permitir actividade de rede ........................................................... 189

CAPÍTULO 13. PROTECÇÃO EM RELAÇÃO A SPAM ........................................... 192

13.1. Seleccionar um nível de sensibilidade do Anti-Spam .................................... 194

13.2. Treinar o Anti-Spam ........................................................................................ 195

13.2.1. Assistente de Treino ................................................................................. 196

13.2.2. Treinar com e-mails de saída................................................................... 197

13.2.3. Treinar através do seu cliente de e-mail .................................................. 197

13.2.4. Treinar a partir dos relatórios do Anti-Spam ............................................ 198

Índice 7

13.3. Configurar o Anti-Spam ................................................................................... 200

13.3.1. Configurar definições de análise .............................................................. 200

13.3.2. Seleccionar tecnologias de filtragem de Spam ....................................... 201

13.3.3. Definir os factores de “Spam” e “Provável Spam” ................................... 203

13.3.4. Criar manualmente listas brancas e listas negras................................... 204

13.3.4.1. Listas brancas de endereços e expressões ..................................... 204

13.3.4.2. Listas negras de endereços e expressões ....................................... 207

13.3.5. Funcionalidades adicionais da filtragem de spam .................................. 209

13.3.6. Distribuidor de E-mail ............................................................................... 210

13.3.7. Acções para spam .................................................................................... 211

13.3.8. Configurar o processamento de spam no Microsoft Office Outlook ....... 212

13.3.9. Configurar o processamento de spam no Microsoft Outlook Express

(Programa de E-mail do Windows) ............................................................ 215

13.3.10. Configurar o processamento de spam no The Bat! .............................. 217

CAPÍTULO 14. CONTROLO PARENTAL .................................................................. 219

14.1. Trocar de perfil ................................................................................................. 220

14.2. Definições do Controlo Parental ..................................................................... 221

14.2.1. Trabalhar com perfis ................................................................................. 222

14.2.2. Seleccionar um Nível de Segurança ....................................................... 223

14.2.3. Configurar Filtros ...................................................................................... 225

14.2.4. Recuperar as configurações de perfil predefinidas ................................. 227

14.2.5. Configurar a Reacção a Tentativas para Aceder a Sites Proibidos ....... 227

14.2.6. Limites de Tempo no Acesso ................................................................... 228

CAPÍTULO 15. VERIFICAÇÃO DE VÍRUS EM COMPUTADORES ........................ 230

15.1. Gerir tarefas de verificação de vírus ............................................................... 231

15.2. Criar uma lista de objectos a verificar ............................................................. 232

15.3. Criar tarefas de verificação de vírus ............................................................... 233

15.4. Configurar tarefas de verificação de vírus ...................................................... 234

15.4.1. Seleccionar um nível de segurança......................................................... 235

15.4.2. Definir os tipos de objectos a verificar ..................................................... 236

15.4.3. Definições avançadas de verificação de vírus ........................................ 240

15.4.4. Verificação de processos ocultos ............................................................ 241

15.4.5. Utilizar métodos heurísticos ..................................................................... 242

15.4.6. Restaurar as definições de verificação predefinidas ............................... 243

15.4.7. Seleccionar acções para objectos ........................................................... 243

8 Kaspersky Internet Security 7.0

15.4.8. Estabelecer definições globais de verificação para todas as tarefas ..... 245

CAPÍTULO 16. TESTAR AS FUNÇÕES DO KASPERSKY INTERNET

SECURITY ................................................................................................................... 246

16.1. O vírus de teste EICAR e as suas variantes .................................................. 246

16.2. Testar o Anti-vírus de Ficheiros ...................................................................... 248

16.3. Testar as tarefas de verificação de vírus ........................................................ 249

CAPÍTULO 17. ACTUALIZAÇÕES DO PROGRAMA ............................................... 251

17.1. Iniciar o Actualizador ....................................................................................... 253

17.2. Reverter para a actualização anterior............................................................. 253

17.3. Configurar as definições de actualização ....................................................... 254

17.3.1. Seleccionar a origem de actualização ..................................................... 254

17.3.2. Seleccionar o método de actualização e o que actualizar ...................... 257

17.3.3. Distribuição de actualizações ................................................................... 259

17.3.4. Acções depois de actualizar o programa ................................................ 260

CAPÍTULO 18. GERIR CHAVES ................................................................................ 262

CAPÍTULO 19. OPÇÕES AVANÇADAS .................................................................... 264

19.1. Quarentena para objectos potencialmente infectados .................................. 265

19.1.1. Acções com objectos em quarentena ..................................................... 266

19.1.2. Configurar a Quarentena ......................................................................... 268

19.2. Cópias de segurança de objectos perigosos ................................................. 269

19.2.1. Acções com cópias de segurança ........................................................... 270

19.2.2. Configurar as definições de Cópia de Segurança................................... 272

19.3. Relatórios ......................................................................................................... 272

19.3.1. Configurar as definições dos relatórios.................................................... 275

19.3.2. Separador Detectadas ............................................................................. 276

19.3.3. Separador Eventos ................................................................................... 277

19.3.4. Separador Estatísticas ............................................................................. 279

19.3.5. Separador Configuração .......................................................................... 279

19.3.6. Separador Registo.................................................................................... 280

19.3.7. Separador Tentativas de transferência de dados ................................... 281

19.3.8. Separador Sites de Phishing.................................................................... 282

19.3.9. Separador Tentativas de ligações telefónicas ......................................... 283

19.3.10. Separador Ataques de Rede ................................................................. 283

19.3.11. Separador Lista de acesso bloqueado .................................................. 284

Índice 9

19.3.12. Separador Actividade da Aplicação ....................................................... 285

19.3.13. Separador Filtragem de pacotes ........................................................... 286

19.3.14. Separador Popups ................................................................................. 286

19.3.15. Separador Banners ................................................................................ 287

19.3.16. Separador Ligações estabelecidas ....................................................... 288

19.3.17. Separador Portas Abertas...................................................................... 289

19.3.18. Separador Tráfego ................................................................................. 289

19.4. Disco de Recuperação .................................................................................... 290

19.4.1. Criar um Disco de Recuperação .............................................................. 291

19.4.2. Utilizar o Disco de Recuperação .............................................................. 292

19.5. Criar uma lista de portas monitorizadas ......................................................... 294

19.6. Verificar Ligações Seguras ............................................................................. 296

19.7. Configurar o Servidor de Proxy....................................................................... 298

19.8. Configurar a Interface do Kaspersky Internet Security .................................. 300

19.9. Utilizar as opções avançadas ......................................................................... 303

19.9.1. Notificações de eventos do Kaspersky Internet Security ........................ 304

19.9.1.1. Tipos de eventos e métodos de entrega das notificações ............... 304

19.9.1.2. Configurar notificações por e-mail..................................................... 306

19.9.1.3. Configurar definições de registo de eventos .................................... 307

19.9.2. Autodefesa e restrição de acesso ........................................................... 308

19.9.3. Importar e exportar as definições do Kaspersky Internet Security ......... 310

19.9.4. Restaurar as predefinições ...................................................................... 311

19.10. Suporte Técnico ............................................................................................ 312

19.11. Encerrar a Aplicação ..................................................................................... 314

CAPÍTULO 20. TRABALHAR COM O PROGRAMA A PARTIR DA LINHA DE

COMANDOS ................................................................................................................ 315

20.1. Activar a aplicação .......................................................................................... 316

20.2. Gerir componentes e tarefas do programa .................................................... 317

20.3. Verificação Anti-vírus....................................................................................... 321

20.4. Actualizações do programa ............................................................................ 325

20.5. Reverter definições ......................................................................................... 326

20.6. Exportar definições de protecção ................................................................... 327

20.7. Importar definições de protecção ................................................................... 328

20.8. Iniciar o programa ............................................................................................ 329

20.9. Parar o programa ............................................................................................ 329

20.10. Criar um ficheiro de rastreio .......................................................................... 329

10 Kaspersky Internet Security 7.0

20.11. Visualizar o Menu Ajuda ............................................................................... 330

20.12. Códigos de retorno da interface da linha de comandos .............................. 330

CAPÍTULO 21. MODIFICAR, REPARAR E REMOVER O PROGRAMA ................ 332

21.1. Modificar, reparar e remover o programa com o Assistente de Instalação .. 332

21.2. Desinstalar o programa a partir da linha de comandos ................................. 334

CAPÍTULO 22. PERGUNTAS FREQUENTES .......................................................... 335

APÊNDICE A. INFORMAÇÃO DE REFERÊNCIA .................................................... 337

A.1. Lista de ficheiros verificados por extensão ...................................................... 337

A.2. Máscaras de exclusão de ficheiros válidas ...................................................... 340

A.3. Máscaras de exclusão válidas segundo a classificação da Enciclopédia de

Vírus .................................................................................................................. 341

APÊNDICE B. KASPERSKY LAB............................................................................... 342

B.1. Outros produtos da Kaspersky Lab .................................................................. 343

B.2. Contacte-nos ..................................................................................................... 353

APÊNDICE C. CONTRATO DE LICENÇA ................................................................ 355

CAPÍTULO 1. AMEAÇAS À

SEGURANÇA DO

COMPUTADOR

O número de crimes destinados a quebrar a segurança da informação cresceu,

dado que as tecnologias de informação desenvolveram-se rapidamente e

penetraram em todos os aspectos da existência humana.

Os criminosos do ciberespaço demonstraram grande interesse na actividade das

estruturas estatais e dos empreendimentos comerciais. Fazem tentativas de

roubo e divulgação de informação confidencial, destruindo reputações de

empresas, quebrando a continuidade de negócios e danificando, por

consequência, os recursos informativos de uma organização. Estes actos

podem causar danos extensivos a bens, tanto tangíveis, como intangíveis.

Não são apenas as grandes companhias que correm riscos. Os utilizadores

individuais também podem ser atacados. Usando várias ferramentas, os

criminosos ganham acesso a dados pessoais (contas bancárias, números de

cartões de crédito e passwords), provocam avarias no seu sistema ou obtêm

acesso completo ao computador. Esse computador pode depois ser usado como

parte de uma rede zombie, uma rede de computadores infectados usados pelos

hackers para atacar servidores, enviar spam, colher informação confidencial e

espalhar novos vírus e cavalos de tróia (Trojans).

No mundo de hoje, todos reconhecem que a informação é um bem valioso e que

deverá ser protegido. Ao mesmo tempo, a informação deve estar acessível a um

determinado grupo de utilizadores (por exemplo, empregados, clientes e

parceiros de um negócio). Esta é a razão porque há uma necessidade de criar

um sistema de segurança de informação global. Este sistema deverá tomar em

conta todas as possíveis fontes de ameaças, quer sejam humanas, feitas pelo

Homem, ou acidente naturais, e usar uma série completa de medidas

defensivas, a nível físico, administrativo e de software.

1.1. Fontes de Ameaças

Uma pessoa, um grupo de pessoas, ou mesmo alguns fenómenos não

relacionados com a actividade humana, poderão servir como uma ameaça à

segurança de informação. Deste modo, todas as fontes de ameaças dividem-se

em três grupos:

12 Kaspersky Internet Security 7.0

O factor humano. Este grupo de ameaças diz respeito às acções de

pessoas com acesso autorizado ou não-autorizado à informação. As

ameaças neste grupo podem ser divididas em:

Externas, incluindo criminosos do ciberespaço, hackers, fraudes na

Internet, sócios pouco escrupulosos e estruturas criminais.

Internas, incluindo acções de empregados da empresa e

utilizadores de computadores pessoais domésticos. As acções

tomadas por este grupo podem ser deliberadas ou acidentais.

O factor tecnológico. Este grupo de ameaças está ligado a problemas

técnicos – equipamento usado que se tornou obsoleto e a má

qualidade de software e hardware de processamento de informação.

Tudo isto leva a avarias de equipamento e a perdas frequentes de

dados.

O factor do desastre natural. Este grupo de ameaça inclui qualquer

número de ocorrências levadas a cabo pela Natureza e outras

ocorrências independentes da actividade humana.

Todas as três fontes de ameaças devem ser tomadas em conta quando se

desenvolver um sistema de segurança de protecção de dados. Este manual de

utilizador apenas cobre o que está directamente ligado à experiência da

Kaspersky Lab – ameaças externas envolvendo actividade humana.

1.2. Como se espalham as ameaças

À medida que a moderna tecnologia de computadores e ferramentas de

comunicação se desenvolvem, os hackers têm mais oportunidades para

espalhar ameaças. Vejamo-las mais de perto:

Internet

A Internet é única, dado que não é propriedade de ninguém e não tem

limites geográficos. Promoveu de vários modos o desenvolvimento de

inúmeros recursos da Internet e a troca de informação. Hoje, qualquer

um pode aceder a dados na Internet ou criar a sua própria página Web.

Contudo, estas mesmas funções da Web mundial dão aos hackers a

capacidade para cometer crimes na Internet, tornando-os difíceis de

detectar e punir enquanto são efectuados.

Os hackers colocam vírus e outros programas maliciosos em páginas de

Internet e disfarçam-nas como utilitários úteis gratuitos. Adicionalmente,

os scripts que sejam automaticamente executados quando abre

determinadas páginas da Internet podem executar acções hostis no seu

Ameaças à Segurança do Computador 13

computador, alterando o registo do sistema, recolhendo os seus dados

pessoais sem o seu consentimento e instalando software malicioso.

Ao utilizar tecnologias de rede, os hackers podem atacar PCs remotos e

servidores de empresas. Tais ataques podem resultar na desactivação

de um recurso ou utilização do mesmo como parte de uma rede zombie

ou ainda num acesso completo a um recurso e a qualquer informação

nele guardada.

Desde que se tornou possível usar cartões de crédito e dinheiro

electrónico através da Internet em lojas online, leilões e páginas de

bancos, as fraudes online surgiram como um dos crimes mais comuns.

Intranet

A intranet é a rede interna, concebida especificamente para tratar de

informação no seio da empresa ou numa rede doméstica. Uma intranet é

um espaço unificado para guardar, trocar e aceder à informação em

todos os computadores da rede. Por isso, se um dos anfitriões da rede

estiver infectado, os outros anfitriões correm um grande risco de

infecção. Para evitar essas situações, quer o perímetro da rede, quer

cada computador individual devem estar protegidos.

E-mail

Dado que, praticamente, todos os computadores têm clientes de e-mail

instalados e visto que programas maliciosos exploram o conteúdo das

agendas electrónicas, existem condições apropriadas para espalhar

programas maliciosos. O utilizador de um anfitrião infectado, estando

alheado do facto, pode enviar e-mails infectados a outros destinatários,

que por sua vez enviam mais e-mails infectados, etc. É habitual que

documentos infectados fiquem indetectados e sejam enviados com

informação de negócios de uma grande empresa. Quando isto acontece,

mais do que um punhado de pessoas são infectadas. Podem ser

centenas ou milhares, todas a enviar ficheiros infectados a dezenas de

milhares de assinantes.

Para além da ameaça de programas maliciosos. existe o programa de

correio electrónico de lixo ou spam. Apesar de não ser uma ameaça

directa ao seu computador, o spam aumenta a carga nos servidores de

correio, consome largura de banda, enche a sua caixa de correio e

implica o desperdício de muitas horas de trabalho, causando por isso

problemas financeiros.

Além disto, note que os hackers começaram a usar programas de correio

em massa e métodos de engenharia social para convencer os

utilizadores a abrir e-mails ou a clicar numa hiperligação para certas

páginas de Internet. Portanto, as capacidades de filtragem de spam são

importantes, tanto para deter o lixo electrónico, como também para se

14 Kaspersky Internet Security 7.0

contrapor a novos tipos de verificação online, como o “phishing”, e para

impedir a distribuição de programas maliciosos.

Meios amovíveis de armazenamento

Meios amovíveis (disquetes, CD/DVD-ROMs e unidades de

armazenamento USB) são amplamente usadas para guardar e transmitir

informação.

Ao abrir um ficheiro com código malicioso, a partir de um meio amovível

de armazenamento, poderá danificar dados guardados no computador e

espalhar vírus pelas outras unidades do computador ou outros

computadores da rede.

1.3. Tipos de ameaças

Existe um grande número de ameaças que podem afectar hoje o computador.

Esta secção abordará as ameaças que o Kaspersky Internet Security bloqueia.

Vermes (Worms)

Esta categoria de programa malicioso explora, amplamente, as

vulnerabilidades do sistema operativo para se espalhar. A classe foi

designada devido ao modo como os worms (vermes) passam de

computador para computador, usando redes e e-mails. Esta capacidade dá

aos worms uma maior velocidade para se espalharem.

Os worms penetram num computador, procuram os endereços de rede de

outros computadores e enviam uma quantidade de cópias por si executadas

para esses endereços. Para além disso, os worms utilizam com frequência

dados de agendas de endereços de clientes de e-mail. Alguns destes

programas maliciosos criam por vezes ficheiros de trabalho em discos de

sistema, mas podem ser executados sem quaisquer recursos de sistema

(com excepção da memória RAM).

Vírus

Programas que infectaram outros programas, juntando-lhes o seu próprio

código para ganhar controlo de ficheiros infectados quando estes são

abertos. Esta definição simples explica a acção fundamental executada por

um vírus – infecção.

Cavalos de Tróia (Trojans)

Programas que executam acções não autorizadas em computadores, como,

por exemplo, apagar informação em unidades, provocando o bloqueio do

sistema, roubar informação confidencial, etc. Esta classe de programas

maliciosos não é um vírus no sentido tradicional do termo (significando que

não infecta outros computadores ou dados). Os cavalos de Tróia (Trojans)

Ameaças à Segurança do Computador 15

não podem entrar em computadores por si só e são espalhados por

hackers, que os disfarçam de software comum. Os danos que podem trazer

podem exceder várias vezes os ataques de vírus tradicionais.

Recentemente, os worms têm sido o tipo de programa malicioso mais espalhado

para danificar dados de computadores. Depois seguem-se os vírus e cavalos de

Tróia. Alguns programas maliciosos combinam funções de dois ou mesmo três

destas classes.

Software com publicidade (Adware)

Código de programa incluído no software, desconhecido para o utilizador,

concebido para mostrar anúncios. O adware está habitualmente

incorporado no software de livre distribuição. A publicidade está situada na

interface do programa. Estes programas reúnem com frequência dados

pessoais do utilizador e enviam-nos para o programador, alteram as

definições do navegador (páginas de abertura e de pesquisa, níveis de

segurança, etc.) e criam tráfego que o utilizador não pode controlar. Tudo

isto pode levar à quebra da política de segurança e a perdas financeiras

directas.

Software espião (Spyware)

Software que recolhe informação sobre um utilizador em particular ou

organização sem o seu conhecimento. Poderá nunca saber que tem

spyware instalado no seu computador. Em geral, o objectivo do spyware é:

registar as acções do utilizador num computador;

reunir informação sobre o conteúdo do seu disco rígido; nestes

casos, envolve a busca de alguns directórios e o registo do sistema

para compilar uma lista do software instalado no computador;

reunir informação sobre a qualidade da ligação de rede, a largura

de banda, a velocidade do modem, etc.

Software potencialmente perigoso (Riskware)

As aplicações potencialmente perigosas incluem software que não tem

funções maliciosas, mas pode fazer parte do ambiente de desenvolvimento

para programas maliciosos ou que pode ser usado por hackers como

componentes auxiliares para programas maliciosos. Esta categoria de

programas inclui programas com portas de comunicação escondidas e

vulnerabilidades, assim como algumas utilidades para administração

remota, programas de alternância automática da disposição do teclado,

clientes de IRC, servidores FTP e utilitários gerais para parar processos ou

esconder o seu funcionamento.

Outro tipo de programa malicioso, que acompanha programas como adware,

spyware e riskware, são os programas que se instalam no navegador da Web e

16 Kaspersky Internet Security 7.0

redireccionam o tráfego. Certamente, já deve ter encontrado estes programas se

tiver aberto uma página da Web quando pensava que estava abrir outra.

Programas de brincadeiras (Jokes)

Software que não provoca qualquer dano directo ao anfitrião mas exibe

mensagens que afirmam já terem sido causados danos ou que tal será feito

em certas condições. Estes programas frequentemente avisam o utilizador

de perigos que não existem, como as mensagens que surgem sobre a

formatação do disco rígido (apesar de nenhuma formatação ter sido feita,

na realidade) ou detectam vírus em ficheiros não infectados.

Processos ocultos (Rootkits)

Utilitários usados para esconder actividades maliciosas. Camuflam-se em

programas maliciosos para evitarem que os programas anti-vírus os

detectem. Os rootkits modificam o sistema operativo do computador e

alteram as suas funções básicas, para esconder a sua própria existência e

acções que o hacker executa no computador infectado.

Outros programas perigosos

Programas criados para activar ataques DoS (recusa de serviço) em

servidores remotos, penetrando noutros computadores, e ainda programas

que são parte do ambiente de desenvolvimento de programas maliciosos.

Estes programas incluem ferramentas de penetração, desenvolvimento de

vírus, de procura de vulnerabilidades, programas para descobrir passwords

e outros tipos de programas para descobrir recursos de rede ou penetrar

num sistema.

Ataques de hackers

Os ataques de hackers podem ser iniciados por eles ou por programas

maliciosos. São destinados a roubar informação de um computador remoto,

provocando uma avaria do sistema ou obtendo controlo total dos recursos

do sistema. Na secção 12.1.3, na pág. 180, pode encontrar uma descrição

dos tipos existentes de exploração de vulnerabilidades de rede.

Alguns tipos de fraude online

Phishing é uma fraude online que usa o envio em massa de e-mails no

sentido de roubar informação confidencial do utilizador, geralmente de

natureza financeira. Os e-mails de phishing são feitos para se parecerem, o

mais possível, com e-mails informativos de bancos e empresas conhecidas.

Estes e-mails contêm hiperligações para páginas falsas, elaboradas por

hackers para copiar o site da organização que pretendem representar.

Neste site, pede-se ao utilizador para introduzir, por exemplo, o número do

cartão de crédito e outra informação confidencial.

Programas de marcação telefónica para páginas de Internet pagas –

um tipo de fraude online que utiliza serviços de Internet pagos não-

Ameaças à Segurança do Computador 17

Aviso!

A partir daqui, usaremos o termo "vírus" para nos referirmos a programas

maliciosos e perigosos. O tipo de programas maliciosos apenas serão

enfatizados quando necessário.

autorizados (estes são habitualmente páginas Web de natureza

pornográfica). Os programas de marcação telefónica, instalados por

hackers, inicializam ligações de modem a partir do computador para o

número do serviço pago. Estes números têm, frequentemente, preços altos

e o utilizador é obrigado a pagar contas enormes de telefone.

Publicidade intrusiva

Esta inclui janelas e faixas de anúncios que se abrem quando usa o

navegador de Internet. A informação nestas janelas é, geralmente, de

nenhum benefício para si. Janelas que se abrem e faixas de publicidade

distraem o utilizador da tarefa e consomem largura de banda.

Spam

O Spam consiste em correio electrónico não-solicitado anónimo. O spam

inclui mailings de marketing, de natureza política e provocante e e-mails a

pedir assistência. Outra categoria de spam inclui e-mails que pedem a

alguém para investir grandes quantidades de dinheiro ou para se envolver

em esquemas de pirâmide, e-mails destinados a roubar passwords e

números de cartões de crédito e e-mails que pedem para serem enviados a

amigos (cartas circulares).

O Spam aumenta, significativamente, a carga nos servidores de e-mail e o

risco de perder dados importantes.

O Kaspersky Internet Security usa dois métodos para detectar e bloquear estes

tipos de ameaça:

Reactivos – método baseado na procura de objectos maliciosos,

usando as bases de dados da aplicação que são actualizadas

regularmente. Este método requer, pelo menos, um caso de infecção

para adicionar uma assinatura de ameaça às bases de dados e para

distribuir actualizações da base de dados.

Pró-activos – em contraste com a protecção reactiva, este método não

é feito pela análise de código, mas sim pelo comportamento no

sistema. Este método destina-se a detectar novas ameaças que ainda

não estão definidas nas assinaturas.

Ao empregar ambos os métodos, o Kaspersky Internet Security permite uma

protecção abrangente do computador em relação a ameaças conhecidas e

novas.

18 Kaspersky Internet Security 7.0

1.4. Sinais de infecção

Existe um certo número de sinais quando o computador está infectado. Se notar

que o computador está a fazer coisas estranhas, especificamente:

Mensagens inesperadas ou imagens que aparecem no seu ecrã ou

você ouve sinais inabituais;

A gaveta do CD/DVD-ROM abre-se e fecha-se inesperadamente;

O computador abre ao acaso um programa sem a sua assistência;

Surgem avisos no ecrã sobre um programa do seu computador que

tenta aceder à Internet, mesmo que não tenha iniciado essa acção;

Também há vários sinais típicos de uma infecção por vírus através do e-mail:

Amigos ou conhecidos falam-lhe de mensagens que nunca enviou;

A sua caixa de correio contém um grande número de mensagens sem

remetente ou cabeçalhos.

É de notar que estes sinais podem resultar de problemas diferentes de vírus.

Por vezes, podem surgir por causas variadas. Por exemplo, no caso de e-mails,

podem ser enviadas mensagens infectadas com o seu endereço de retorno mas

que não foram enviadas a partir do seu computador.

Também há indicações indirectas de infecção do seu computador:

O computador bloqueia ou fica parado com frequência;

O computador carrega programas lentamente;

Não consegue carregar o sistema operativo;

Ficheiros e pastas desaparecem ou o seu conteúdo é distorcido;

O disco rígido é frequentemente acedido (a luz pisca);

O navegador da Internet (por exemplo, o Microsoft Internet Explorer)

bloqueia ou comporta-se de modo inesperado (por exemplo, não

consegue fechar a janela de programas).

Em 90% dos casos, estes sistemas indirectos são provocados por avarias no

hardware ou software. Apesar de ser pouco provável que esses sintomas

indiquem que o computador esteja infectado, recomendamos que faça uma

verificação completa no computador (ver 5.3 na pág. 64), caso esses sintomas

se manifestem.

Ameaças à Segurança do Computador 19

1.5. O que fazer se houver sinais de

infecção

Se notar que o seu computador se comporta de modo suspeito…

1. Não entre em pânico! Não ceda ao pânico. Esta é a regra dourada e

pode poupar-lhe dados importantes e muitos nervos.

2. Desligue o computador da Internet ou rede local, se estiver ligado a

uma.

3. Se o sintoma de infecção for o de não poder arrancar a partir do disco

rígido do computador (o computador exibe uma mensagem de erro

quando o liga), experimente arrancar em modo de segurança ou com o

disco de emergência do Windows que criou quando instalou o sistema

operativo no computador.

4. Antes de fazer mais alguma coisa, faça uma cópia de segurança do

seu trabalho para meios amovíveis de armazenamento (disquete,

CD/DVD, unidade flash, etc.).

5. Instale o Kaspersky Internet Security, se não o tiver já feito.

6. Actualize as bases de dados e módulos da aplicação (ver 5.7 na pág.

68). Se for possível, obtenha as actualizações da Internet a partir de

um computador não infectado em casa de um amigo, num cibercafé ou

no trabalho. É melhor usar um computador diferente, uma vez que

quando se liga à Internet com um computador infectado, há a

possibilidade de o vírus enviar informação importante a hackers ou

espalhar o vírus para endereços da agenda. É por isso que, se

suspeitar ter um vírus, o melhor que pode fazer é desligar-se

imediatamente da Internet. Pode também obter actualizações de

assinaturas de ameaças por disquete junto da Kaspersky Labs ou dos

seus distribuidores e actualizar as suas assinaturas com a disquete.

7. Seleccione o nível de segurança recomendado pelos especialistas da

Kaspersky Labs.

8. Inicie uma verificação completa no computador (ver 5.3 na pág. 64).

1.6. Prevenir a infecção

As medidas mais fiáveis e pensadas não podem garantir-lhe uma protecção a

100% em relação a vírus e cavalos de Tróia, mas tendo este conjunto de regras

20 Kaspersky Internet Security 7.0

em mente, irá baixar, significativamente, a probabilidade de ataques de vírus e o

nível de danos potenciais.

Um dos métodos básicos para combater os vírus é, como na medicina, a

prevenção atempada. A profilaxia do computador abrange um número restrito de

regras que, se forem obedecidas, podem baixar, significativamente, a

probabilidade de ser infectado com um vírus e perder dados.

As regras básicas de segurança são apresentadas abaixo. Ao segui-las poderá

reduzir o risco de ataques de vírus.

Regra N.º 1: Use software anti-vírus e programas de segurança da Internet.

Para o fazer:

Instale o Kaspersky Internet Security assim que possível.

Actualize regularmente as assinaturas de ameaças do programa (ver

5.7 na pág. 68). Em caso de surtos de vírus, pode actualizar as bases

de dados da aplicação várias vezes por dia, com bases de dados da

aplicação nos servidores de actualização da Kaspersky Lab que são

imediatamente actualizadas.

Seleccione as definições de segurança recomendadas pela Kaspersky

Lab para o computador. Ficará constantemente protegido desde a

altura em que o computador é ligado e será mais difícil para os vírus

entrarem no seu computador.

Configure as definições para uma verificação completa recomendada

pelos especialistas da Kaspersky Lab e programe verificações, pelo

menos, para uma vez por semana. Se não tiver instalado a Firewall,

recomendamos que o faça para proteger o seu computador enquanto

usa a Internet.

Regra N.º 2: Use precaução quando copiar dados novos para o computador:

Verifique a existência de vírus em todas as unidades amovíveis de

armazenamento (disquetes, CD/DVDs, unidades flash, etc.) antes de

as usar (ver 5.5 na pág. 66).

Manuseie e-mails com cuidado. Não abra quaisquer ficheiros que

tenham chegado por e-mail se não tiver a certeza de que tenham sido

enviados para si, mesmo que tenham sido enviados por pessoas que

conhece.

Tenha cuidado com a informação obtida através da Internet. Se

qualquer página da Internet lhe sugerir que instale um programa novo,

tenha a certeza de que tem um certificado de segurança.

Se estiver a copiar um ficheiro executável da Internet ou rede local,

certifique-se de que verificou a existência de vírus com o Kaspersky

Internet Security.

Ameaças à Segurança do Computador 21

Seja criterioso ao usar as páginas de Internet que visita. Muitas páginas

estão infectadas com vírus de scripts perigosos ou worms da Internet.

Regra N.º 3: Preste muita atenção à informação da Kaspersky Lab.

Na maior parte dos casos, a Kaspersky Lab anuncia um novo ataque

muito antes de este chegar ao seu pico. A probabilidade de infecção

neste caso ainda é pequena e ainda poderá proteger-se da nova

infecção, transferindo as actualizações das bases de dados da aplicação.

Regra N.º 4: Não confie em boatos de vírus, tais como programas de partidas e

e-mails sobre ameaças de infecção.

Regra N.º 5: Use a ferramenta de actualização do Microsoft Windows e instale,

regularmente, as actualizações do sistema operativo Microsoft Windows.

Regra N.º 6: Compre cópias legítimas de software nos distribuidores oficiais.

Regra N.º 7: Limite o número de pessoas com permissão para usar o seu

computador.

Regra N.º 8: Baixe o risco de consequências desagradáveis de infecção

potencial:

Faça cópias de segurança dos dados com regularidade. Se perder

dados, o sistema pode ser restaurado com bastante rapidez se tiver as

cópias de segurança. Guarde em local seguro as disquetes de

distribuição, CD/DVDs, unidades flash e outros meios de

armazenamento com software e informação valiosa.

Crie um Disco de Recuperação (ver 19.4 na pág. 290) com que possa

arrancar, usando um sistema operativo limpo.

Regra N.º 9: Reveja, regularmente, a lista de software instalado no seu

computador. Para o fazer, utilize o serviço Adicionar/Remover Programas

no Painel de Controlo ou, simplesmente, veja os conteúdos da pasta

Program Files. Aqui, pode descobrir software que foi instalado no seu

computador sem o seu conhecimento, por exemplo, enquanto usava a

Internet ou instalava um programa. Alguns deles são quase sempre

programas potencialmente perigosos.

CAPÍTULO 2. KASPERSKY

INTERNET SECURITY 7.0

O Kaspersky Internet Security 7.0 é um produto da nova geração de produtos de

segurança de dados.

O que distingue o Kaspersky Internet Security 7.0 de outro software, até mesmo

de outros produtos da Kaspersky Lab, é a abordagem multifacetada em relação

à segurança dos dados no computador do utilizador.

2.1. O que há de novo no Kaspersky

Internet Security 7.0

O Kaspersky Internet Security 7.0 (a partir daqui denominado como “Kaspersky

Internet Security“ ou “o programa) constitui uma nova abordagem à segurança

dados. A função principal do programa é a de combinar e melhorar,

visivelmente, as funções existentes de todos os produtos da empresa através de

uma solução de segurança. O programa fornece protecção contra vírus, ataques

de spam e de hackers. Os novos módulos oferecem protecção em relação a

ameaças desconhecidas e alguns tipos de fraude na Internet, assim como a

capacidade de monitorizar o acesso à Internet por parte dos utilizadores.

Já não precisará de instalar vários produtos no computador para a segurança

geral. Basta simplesmente instalar o Kaspersky Internet Security 7.0.

A protecção global protege todos os canais, através dos quais entram ou são

transmitidos dados. Uma configuração flexível de todas as componentes da

aplicação permite uma personalização máxima do Kaspersky Internet Security

adaptada às necessidades de cada utilizador. Também tem a opção de

configurar todas as componentes de protecção a partir de um único local.

Vamos observar as novas funções do Kaspersky Internet Security 7.0.

Novas funções de protecção

Agora o Kaspersky Internet Security protege-o não só de programas

maliciosos conhecidos, como também relativamente a programas ainda

desconhecidos. A Defesa Pró-activa (ver Capítulo 10 na pág. 134) é a

principal vantagem do programa. É efectuada em torno da análise do

comportamento das aplicações instaladas no computador, controlo das

alterações do registo do sistema e combate de ameaças escondidas. A

componente usa um analisador heurístico que pode detectar vários

Kaspersky Internet Security 7.0 23

tipos de programas maliciosos. Ao fazê-lo, mantém um historial das

actividades maliciosas, através do qual a actividade maliciosa pode ser

revertida e o sistema pode ser reposto no seu estado anterior à

actividade maliciosa.

O programa protege os utilizadores de rootkits e programas de ligações

telefónicas, bloqueia faixas de anúncios, janelas que se abrem e scripts

maliciosos transferidos de sites e também detecta páginas de phishing

e protege os utilizadores da transmissão não autorizada de

informações confidenciais (passwords para ligação à Internet, e-mail ou

servidores ftp).

A tecnologia do Anti-vírus de Ficheiros foi melhorada para diminuir a

carga sobre o processador central e subsistemas do disco e aumentar

a velocidade de verificação de ficheiros. As tecnologias iChecker™ e

iSwift™ ajudam-no a conseguir isso. Ao funcionar desta forma, o

programa elimina as verificações repetidas dos mesmos ficheiros.

O processo de verificação decorre agora, em segundo plano, enquanto

usa o computador. Uma verificação pode levar algum tempo e usar

recursos do sistema, mas o utilizador pode agora continuar a usar o

computador. Se qualquer operação necessitar de recursos do sistema,

a verificação de vírus pára até que essa operação seja concluída. A

verificação continua depois no ponto onde a deixou.

São fornecidas tarefas individuais para a verificação das Áreas Críticas

do computador e objectos de inicialização, que poderiam causar

problemas sérios se infectados, e ainda tarefas para detectar

processos ocultos utilizados para esconder software malicioso no seu

sistema. Pode configurar estas tarefas para serem automaticamente

executadas, sempre que o sistema se inicia.

A protecção do e-mail em relação a programas maliciosos e spam foi

significativamente melhorada. O programa verifica estes protocolos

quanto à existência e-mails com vírus e spam:

IMAP, SMTP, POP3, independentemente do cliente de e-mail que

usar

NNTP (apenas verificação de vírus), independentemente do cliente

de e-mail

Independentemente do protocolo (incluindo MAPI e HTTP), ao

utilizar extensões (plug-ins) para o Microsoft Office Outlook e o The

Bat!

Estão disponíveis extensões especiais para os clientes de e-mail mais

comuns, como o Microsoft Office Outlook, Microsoft Outlook Express

24 Kaspersky Internet Security 7.0

(Programa de E-mail do Windows) e o The Bat! que configuram a

protecção de e-mail contra vírus directamente no cliente de e-mail.

O Anti-Spam é treinado enquanto trabalha com os e-mails na sua caixa

de entrada, tendo em conta todos os pormenores de como lida com os

e-mails e dando a máxima flexibilidade à configuração da detecção de

spam. O algoritmo de iBayes está na base do treino. Adicionalmente,

poderá criar listas pretas e brancas de endereços e frases-chave que

classificam o e-mail como spam.

O Anti-Spam usa uma base de dados de phishing. Pode filtrar e-mails

concebidos para obter informação confidencial de natureza financeira.

O programa filtra o tráfego de entrada e saída, segue e bloqueia

ameaças de ataques de rede comuns e deixa-o usar a Internet em

Modo Furtivo.

Quando utilizar uma combinação de redes, poderá também definir em

que redes confia a 100% e quais as que quer controlar com cuidado

extremo.

A função de notificação do utilizador (ver 19.9.1 na pág. 304) foi

alargada para determinados eventos de protecção. Pode seleccionar o

método de notificação para cada um destes tipos de eventos: e-mails,

notificações sonoras, mensagens que se abrem.

O programa agora tem a capacidade de verificar o tráfego enviado

através do protocolo SSL.

Existem novas funções, incluindo a tecnologia de autodefesa da

aplicação, a protecção contra acesso remoto não-autorizado por parte

de serviços do Kaspersky Internet Security e a protecção das

definições do programa através de password. Estas funções ajudam a

evitar que programas maliciosos, hackers e utilizadores nãoautorizados desactivem a protecção.

Foi adicionada a opção de criar um disco de recuperação. Através

deste disco, pode reiniciar o seu sistema operativo após um ataque de

vírus e analisá-lo quanto à presença de objectos maliciosos.

Foi adicionada uma nova componente do Kaspersky Internet Security,

o Controlo Parental, que permite aos utilizadores monitorizar o acesso

à Internet. Esta função permite ou bloqueia o acesso dos utilizadores a

determinados recursos da Internet. Para além disso, esta componente

dá a capacidade de limitar o tempo online.

Foi adicionado um Agente de Notícias que é um módulo desenhado

para a entrega, em tempo real, de conteúdos de notícias da Kaspersky

Lab.

Kaspersky Internet Security 7.0 25

Foi adicionado o suporte para o Protocolo IP, Versão 6 (IPv6).

Novas funções de interface do programa

A nova interface do Kaspersky Internet Security torna as funções do

programa mais simples e fáceis de usar. Também pode mudar a

aparência do programa, utilizando o seu próprio grafismo e esquemas

de cor.

Ao utilizar o programa, este fornece, regularmente, dicas: o Kaspersky

Internet Security exibe mensagens informativas sobre o nível de

protecção e inclui uma secção minuciosa de ajuda. Existe um

assistente de segurança incorporado na aplicação que fornece um

retrato completo do estado de protecção de um anfitrião e permite

prosseguir directamente para a resolução dos problemas.

Novas funções de actualização do programa

Esta versão do programa estreia o nosso melhorado procedimento de

actualização: agora o Kaspersky Internet Security verifica,

automaticamente, se existem pacotes de actualização na origem de

actualização. Quando o programa detecta novas actualizações,

transfere-as e instala-as no computador.

O programa apenas transfere as actualizações que ainda não tiver. Isto

reduz, em cerca de 10 vezes, o tráfego de transferência de

actualizações.

As actualizações são transferidas a partir da origem de actualização

mais rápida.

Agora poderá escolher não usar um servidor de proxy, se as

actualizações do programa forem transferidas a partir de uma fonte

local. Isto reduz, consideravelmente, o tráfego no servidor de proxy.

Uma função de reversão foi implementada para restaurar a base de

dados da aplicação para uma versão anterior, em caso de corrupção de

ficheiros ou erros de cópia.

Foi adicionada uma função para distribuir actualizações numa pasta

local para as tornar acessíveis a outros computadores da rede e poupar

na largura de banda.

26 Kaspersky Internet Security 7.0

2.2. Os elementos de protecção do

Kaspersky Internet Security

A protecção do Kaspersky Internet Security é concebida tendo em conta as

fontes de ameaças. Por outras palavras, cada componente do programa trata de

uma dada ameaça, controlando-a e executando os passos necessários para

prevenir os efeitos maliciosos daquela fonte nos dados do utilizador. Esta

configuração torna o sistema flexível, com opções de configuração fáceis para

todas as componentes, que obedeçam às necessidades de um utilizador

específico ou de uma empresa como um todo.

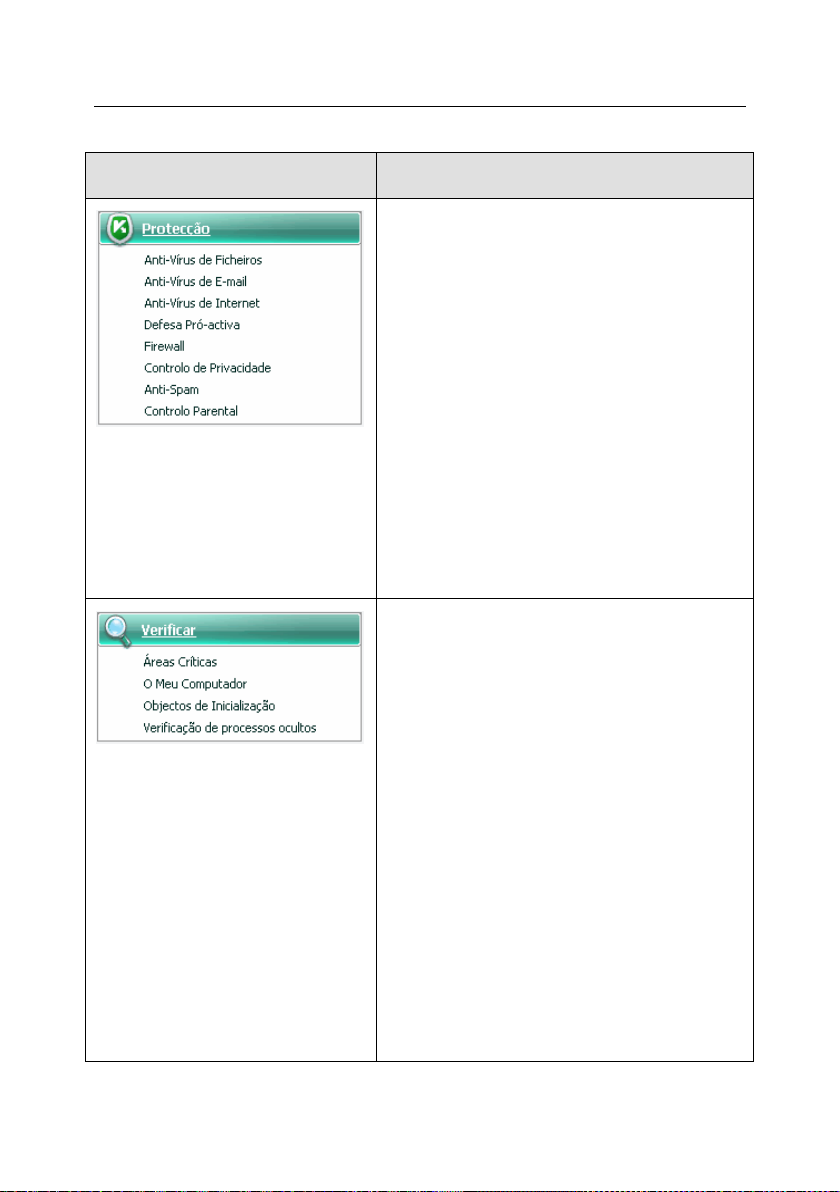

O Kaspersky Internet Security inclui:

Componentes de protecção em tempo real (ver 2.2.1 na pág. 26) que

permitem uma protecção em tempo real para todas as transferências

de dados e canais de transmissão de dados no seu computador.

Tarefas de verificação de vírus (ver 2.2.2 na pág. 29) utilizadas para

verificar a existência de vírus em ficheiros individuais, pastas, discos ou

para efectuar uma verificação completa do computador.

Actualizações (ver 2.2.3 na pág. 30) para assegurar a actualização dos

módulos internos da aplicação e das bases de dados usadas para a

detecção de software malicioso, ataques de hackers e spam.

2.2.1. Componentes de Protecção em

Tempo Real

Estas componentes de protecção defendem o seu computador em tempo real:

Anti-vírus de Ficheiros

Um sistema de ficheiros pode conter vírus e outros programas perigosos.

Os programas maliciosos podem ser guardados no sistema de ficheiros do

computador durante anos, depois de se terem instalado através de uma

disquete ou pela Internet, sem se mostrarem. Mas bastará abrir o ficheiro

infectado e o vírus é imediatamente activado.

O Anti-vírus de Ficheiros é a componente que controla o sistema de

ficheiros do computador. Analisa todos os ficheiros que forem abertos,

executados e guardados no computador e em unidades de disco ligadas. O

programa intercepta todas as tentativas para aceder a um ficheiro e verifica

o ficheiro quanto à existência de vírus conhecidos, apenas o

disponibilizando para continuar a ser utilizado se o mesmo não estiver

Kaspersky Internet Security 7.0 27

infectado ou se for desinfectado com sucesso pelo Anti-vírus de Ficheiros.

Se, por qualquer razão, um ficheiro não puder ser desinfectado, este será

apagado, sendo criada uma cópia do mesmo que é guardada na Cópia de

Segurança (ver 19.2 na pág. 269) ou será movido para a Quarentena

(ver 19.1 na pág. 265).

Anti-vírus de E-Mail

O correio electrónico é amplamente usado por hackers para espalhar

programas nocivos. É um dos métodos mais comuns para espalhar worms.

Por isso, é extremamente importante controlar todos os e-mails.

O Anti-vírus de E-Mail é a componente que verifica todo o correio de

entrada e de saída no computador. Procura programas nocivos nos e-mails.

O programa apenas garante ao destinatário o acesso ao e-mail se este

estiver livre de objectos perigosos.

Anti-vírus de Internet

Quando abre páginas na Internet, você submete o seu computador ao risco

de infecção com vírus que os scripts das páginas da Internet instalam no

seu computador e arrisca-se a transferir um objecto perigoso para o seu

computador.

O Anti-vírus de Internet é especialmente concebido para antecipar essas

situações. Esta componente intercepta e bloqueia scripts em locais da

Internet se estes constituírem uma ameaça. Todo o tráfego HTTP é

minuciosamente controlado.

Defesa Pró-activa

O número de programas maliciosos cresce diariamente. Esses programas

estão a tornar-se mais complexos, combinando vários tipos de ameaças e

alterando os canais de entrega, tornando-se mais difíceis de detectar.

Para detectar um novo programa nocivo antes deste ter tempo de causar

qualquer dano, a Kaspersky Lab desenvolveu uma componente especial, a

Defesa Pró-activa. É concebida para monitorizar e analisar do

comportamento de todos os programas instalados no computador. O

Kaspersky Internet Security toma uma decisão baseada nas acções

executadas pelo programa: é potencialmente perigoso? A Defesa Pró-activa

protege o computador tanto de vírus conhecidos, como de novos vírus que

tenham ainda que ser descobertos.

Controlo de Privacidade

Existem vários fraudes online que se têm tornado mais comuns

recentemente (phishing, programas de marcação telefónica, roubo de dados

confidenciais, tais como dados de acesso e passwords). Estas acções

podem causar graves danos financeiros.

28 Kaspersky Internet Security 7.0

O Controlo de Privacidade detecta estas fraudes da Internet no seu

computador e bloqueia-as. Por exemplo, esta componente irá bloquear os

programas que tentarem executar ligações telefónicas não autorizadas,

analisar páginas de Internet para detecção de phishing, interceptar o acesso

não autorizado e transferências de dados pessoais do utilizador.

Firewall

Os Hackers usarão qualquer vulnerabilidade potencial para invadir o

computador, quer seja numa porta de rede aberta ou ao transmitir dados de

computador para computador, etc.

A Firewall é a componente concebida para proteger o computador enquanto

usa a Internet e outras redes. Controla as ligações de entrada e de saída e

verifica portas e pacotes de dados.

Para além disso, a Firewall bloqueia a publicidade indesejada (faixas de

anúncios e janelas de popup), reduzindo a quantidade de tráfego transferido

da Internet e poupa tempo ao utilizador.

Anti-Spam

Apesar de não ser uma ameaça directa ao computador, o spam aumenta a

carga em servidores de e-mail, enche a caixa de correio e gasta-lhe tempo,

provocando assim prejuízos financeiros.

A componente Anti-Spam liga-se ao cliente e-mail instalado no computador

e procura assuntos de spam em todo o correio de entrada. Todos os e-mails

que contêm spam são marcados com um cabeçalho especial. O Anti-Spam

também pode ser configurado para processar spam da forma que pretender

(apagar, mover para uma pasta especial, etc.).

Controlo Parental

Uma das características da Internet é a falta de censura e

consequentemente muitos sites contêm informação ilegal ou indesejada ou

informação destinada a um público adulto. Aparecem cada vez mais sites

que contêm racismo, pornografia, violência, uso de armas e uso ilícito de

drogas. Para além disso, estes sites muitas vezes contém alguns

programas maliciosos que se executam no seu computador quando você

visita esses sites.

Ao restringir o acesso dos utilizadores a esses sites, especialmente os

menores de idade, é uma tarefa-chave para o novo software de segurança

de informação.

O Controlo Parental é uma componente concebida para controlar o acesso

dos utilizadores a determinados sites da Internet. Isso pode incluir os sites

com conteúdos inadmissíveis ou quaisquer outros sites que o utilizador

escolha nas definições do Kaspersky Internet Security. O controlo é

exercido não apenas sobre o conteúdo de recursos solicitados, mas

Kaspersky Internet Security 7.0 29

também sobre o tempo despendido a navegar na Internet. O acesso à

Internet pode ser permitido em determinadas alturas ou pode ser colocado

um limite sobre o tempo total despendido a navegar num período de 24

horas.

2.2.2. Tarefas de verificação de vírus

É extremamente importante verificar, periodicamente, a existência de vírus no

computador, juntamente com a protecção de todas as vias através das quais os

programas nocivos podem penetrar. Isto é necessário para impedir a

disseminação de programas maliciosos não detectados pelas componentes de

protecção em tempo real, porque o nível de segurança seleccionado é baixo ou

por outras razões.

O Kaspersky Internet Security inclui as seguintes tarefas para procurar vírus:

Áreas críticas

Procura vírus em todas as áreas críticas do computador. Estas incluem: a

memória do sistema, objectos de inicialização do sistema, registos de

arranque principal e pastas de sistema do Microsoft Windows. O objectivo é

detectar, rapidamente, os vírus activos no sistema, sem iniciar uma

verificação completa do computador.

O Meu Computador

Procura vírus no seu computador com uma inspecção minuciosa de todas

as unidades de disco, memória e ficheiros.

Objectos de inicialização

Procura vírus em todos os programas que sejam, automaticamente,

carregados ao iniciar, e ainda na memória RAM e nos sectores de arranque

dos discos rígidos.

Verificação de processos ocultos

Procura processos ocultos (rootkits) no computador os quais escondem

programas maliciosos no sistema operativo. Estes utilitários infiltram-se no

sistema, escondendo a sua presença e a presença de processos, pastas e

chaves de registo de quaisquer programas maliciosos descritos na

configuração do rootkit.

Também tem a opção de criar outras tarefas de procura de vírus e agendá-las.

Por exemplo, pode criar uma tarefa de verificação das caixas de e-mail uma vez

por semana ou uma verificação de vírus na pasta Os Meus Documentos.

30 Kaspersky Internet Security 7.0

2.2.3. Actualização

Para estar sempre preparado para qualquer ataque de hacker e pronto para

apagar um vírus ou outro programa perigoso, o Kaspersky Internet Security

precisa de suporte em tempo real. A Actualização está concebida precisamente

para fazer isso. É responsável por actualizar as bases de dados da aplicação e

os módulos da aplicação utilizados pelo Kaspersky Internet Security.

A função de distribuição de actualizações permite-lhe guardar as actualizações

das bases de dados e dos módulos aplicação, recebidas dos servidores da

Kaspersky Lab, numa pasta local para as tornar acessíveis a outros

computadores da rede e reduzir o tráfego de Internet.

2.2.4. Ferramentas do programas

O Kaspersky Internet Security inclui uma quantidade de ferramentas de suporte.

São concebidas para fornecer suporte ao software em tempo real, expandindo

as capacidades do programa e assistindo-o enquanto trabalha.

Relatórios e Ficheiros de Dados

Ao utilizar o programa, a aplicação gera um relatório sobre cada

componente de protecção em tempo real, tarefa de verificação de vírus e

actualização da aplicação. Os relatórios contém informação sobre

operações concluídas e os seus resultados. Através da funcionalidade

Relatórios estão disponíveis detalhes sobre todas as componentes do

Kaspersky Internet Security. Caso surjam problemas, podem enviar os

relatórios à Kaspersky Lab para que os nossos especialistas possam

estudar a situação em maior detalhe e ajudá-lo o mais rapidamente

possível.

O Kaspersky Internet Security coloca todos os objectos suspeitos de serem

perigosos para uma área especial: a Quarentena, onde são guardados num

formato encriptado para proteger o computador da infecção. Pode analisar

estes objectos em termos de vírus, restaurá-los para as suas localizações

originais, apagá-los. Pode colocar os objectos na Quarentena,

manualmente. No final da verificação de vírus, todos os objectos que se

concluir não estarem infectados serão, automaticamente, restaurados para

as suas localizações originais.

A Cópia de Segurança guarda cópias de objectos desinfectados e

apagados pela aplicação. Estas cópias são criadas caso necessite de

restaurar os objectos ou reconstruir o percurso da sua infecção. As cópias

de segurança também são guardadas num formato encriptado para

proteger o computador da infecção. Pode restaurar um objecto da Cópia de

Segurança para a sua localização original e apagar a cópia.

Kaspersky Internet Security 7.0 31

Activação

Ao comprar o Kaspersky Internet Security, você entra num acordo de

licença com a Kaspersky Lab que regula o uso da aplicação, assim como o

seu acesso às actualizações da base de dados da aplicação e ao Suporte

Técnico durante um período de tempo especificado. Os termos de uso e

outras informações necessárias para a funcionalidade completa do

programa são fornecidas num ficheiro de chave.

Ao utilizar a função de Activação, você podem encontrar informação

detalhada sobre a chave que está a utilizar ou comprar uma nova chave.

Suporte

Todos os utilizadores registados do Kaspersky Internet Security podem

beneficiar do nosso serviço de suporte técnico. Para saber onde pode obter

o suporte técnico, use a função Suporte.

Se seguir as ligações adequadas, pode aceder ao fórum de utilizadores dos

produtos da Kaspersky Lab, enviar um relatório de erro ao Suporte Técnico

ou obter informações sobre a aplicação, preenchendo um formulário

especial online.

Também tem acesso ao Suporte Técnico online, Serviços de Arquivo

Pessoal para Utilizadores; e os nossos funcionários terão todo o prazer em

prestar-lhe suporte, por telefone, para o Kaspersky Internet Security.

2.3. Requisitos de hardware e

software de sistema

Para o Kaspersky Internet Security 7.0 funcionar convenientemente, o

computador deve obedecer a estes requisitos mínimos:

Requisitos gerais:

50 MB de espaço livre em disco

Unidade de CD/DVD-ROM (para instalação do Kaspersky Internet

Security 7.0 pelo CD de instalação)

Microsoft Internet Explorer 5.5 ou superior (para actualização das bases

de dados e módulos da aplicação através da Internet)

Microsoft Windows Installer 2.0

Microsoft Windows 2000 Professional (Service Pack 2 ou superior), Microsoft

Windows XP Home Edition, Microsoft Windows XP Professional (Service Pack 2

ou superior), Microsoft Windows XP Professional x64 Edition:

32 Kaspersky Internet Security 7.0

Antes de romper o selo do envelope de instalação do disco, leia

cuidadosamente o CLUF.

Processador Intel Pentium 300 MHz ou superior (ou compatível)

128 MB de RAM

Microsoft Windows Vista, Microsoft Windows Vista x64:

Intel Pentium 800 MHz 32-bit (x86)/ 64-bit (x64) superior (ou

compatível)

512 MB de RAM

2.4. Pacotes de Software

Pode adquirir o Kaspersky Internet Security através dos nossos revendedores

numa caixa ou através da loja da Internet, incluindo a secção Loja on-line do

site www.kaspersky.com.

Se comprar a versão do programa em caixa, esta inclui:

Um envelope selado com um CD de instalação contendo os ficheiros

do programa e documentação em formato PDF

Um Manual de Utilizador impresso (se este item estiver incluído na

encomenda) ou um Manual do Produto

O código de activação do programa, colado ao envelope do CD de

instalação

O Contrato de Licença do Utilizador Final (CLUF)

Se comprar o Kaspersky Internet Security numa loja online, estará a copiar o

produto a partir da página da Kaspersky Lab (Downloads Product

Downloads). Poderá transferir o manual de utilizador na secção Downloads

Documentation.

Ser-lhe-á enviado um código de activação por e-mail, depois de ter efectuado o

pagamento.

O Contrato de Licença do Utilizador Final é um acordo legal entre você e a