KASPERSKY LAB

Kaspersky® Internet Security 6.0

UŽIVATELSKÁ PŘÍRUČKA

KASPERSKY INTERNET SECURITY 6.0

Uživatelská příručka

© Kaspersky Lab

http://www.kaspersky.com

Datum revize: Březen 2006

Obsah

KAPITOLA 1. OHROŽENÍ ZABEZPEČENÍ POČÍTAČE .............................................10

1.1. Zdroje ohrožení.................................................................................................... 10

1.2. Způsoby šíření hrozeb.........................................................................................11

1.3. Typy hrozeb......................................................................................................... 13

1.4. Příznaky infekce .................................................................................................. 16

1.5. Jak postupovat při zjištění příznaků infekce ....................................................... 17

1.6. Předcházení infekci............................................................................................. 18

KAPITOLA 2. KASPERSKY INTERNET SECURITY 6.0............................................ 20

2.1. Co je nového v aplikaci Kaspersky Internet Security 6.0................................... 20

2.2. Na čem je založena obrana prostřednictvím aplikace Kaspersky Internet

Security............................................................................................................... 23

2.2.1. Součásti ochrany.......................................................................................... 23

2.2.2. Úlohy antivirové kontroly .............................................................................. 25

2.2.3. Nástroje aplikace ..........................................................................................26

2.3. Hardwarové a softwarové systémové požadavky.............................................. 27

2.4. Sady softwaru...................................................................................................... 28

2.4.1. Licenční smlouva s koncovým uživatelem................................................... 28

2.4.2. Registrační karta........................................................................................... 29

2.5. Podpora registrovaných uživatelů....................................................................... 29

KAPITOLA 3. INSTALACE APLIKACE KASPERSKY INTERNET SECURITY 6.0... 30

3.1. Postup instalace ..................................................................................................30

3.2. Průvodce nastavením .........................................................................................35

3.2.1. Použití objektů uložených verzí 5.0..............................................................35

3.2.2. Aktivace aplikace .......................................................................................... 35

3.2.2.1. Výběr způsobu aktivace aplikace.......................................................... 36

3.2.2.2. Zadání aktivačního kódu .......................................................................36

3.2.2.3. Získání licenčního klíče.......................................................................... 36

3.2.2.4. Výběr souboru licenčního klíče ............................................................. 37

3.2.2.5. Dokončení aktivace aplikace................................................................. 37

3.2.3. Konfigurace nastavení aktualizace .............................................................. 37

4 Kaspersky Internet Security 6.0

3.2.4. Konfigurace plánu antivirové kontroly .......................................................... 38

3.2.5. Omezení přístupu k aplikaci......................................................................... 39

3.2.6. Konfigurace nastavení součásti Anti-Hacker............................................... 39

3.2.6.1. Určení stavu zóny zabezpečení ............................................................39

3.2.6.2. Vytvoření seznamu síťových aplikací....................................................41

3.2.7. Výběr režimu zabezpečení........................................................................... 42

3.2.8. Dokončení Průvodce nastavením................................................................ 42

KAPITOLA 4. ROZHRANÍ APLIKACE.......................................................................... 44

4.1. Ikona v oznamovací oblasti................................................................................. 44

4.2. Místní nabídka ..................................................................................................... 45

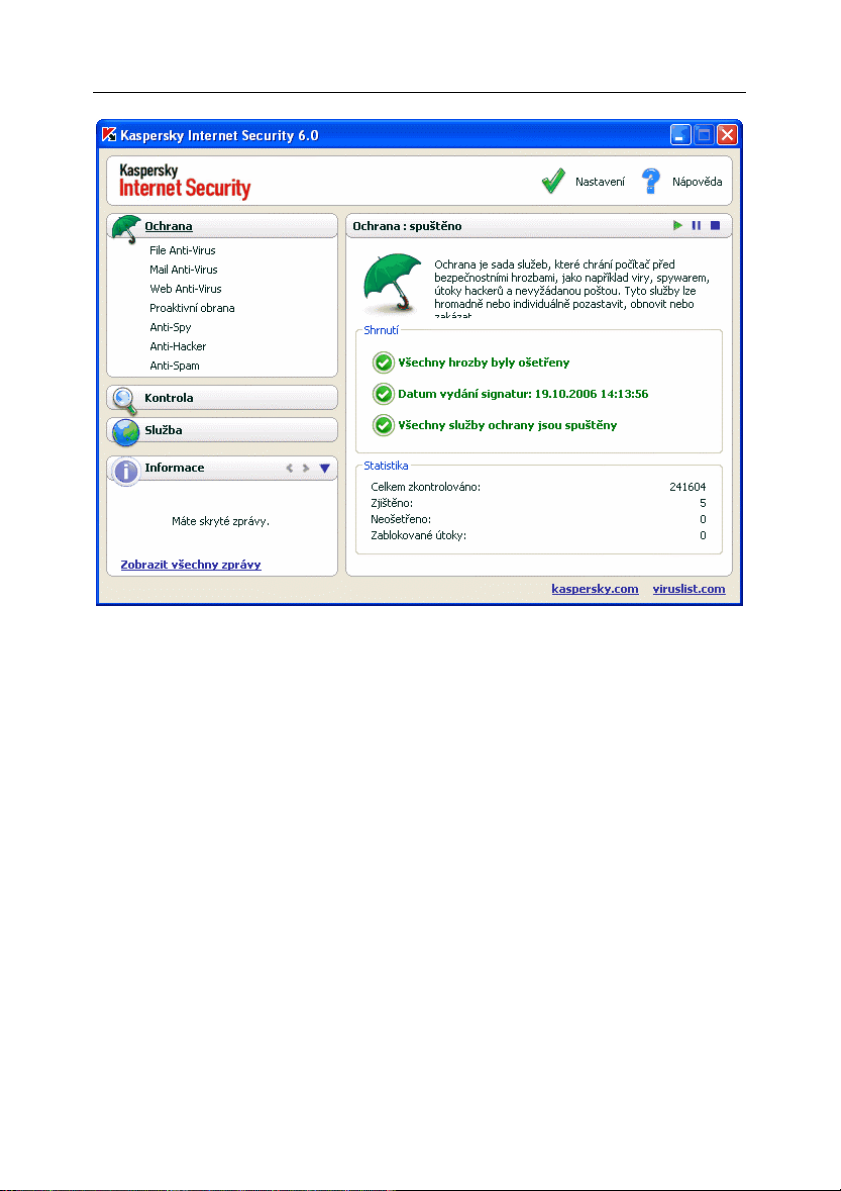

4.3. Hlavní okno aplikace ...........................................................................................46

4.4. Okno nastavení aplikace..................................................................................... 49

KAPITOLA 5. ZAČÍNÁME .............................................................................................51

5.1. Jaký je stav ochrany počítače? ........................................................................... 51

5.1.1. Indikátory ochrany ........................................................................................ 52

5.1.2. Stav součástí aplikace Kaspersky Internet Security....................................55

5.1.3. Statistika činnosti aplikace............................................................................ 56

5.2. Kontrola integrity aplikací .................................................................................... 57

5.3. Jak vytvářet pravidla součásti Anti-Hacker ......................................................... 57

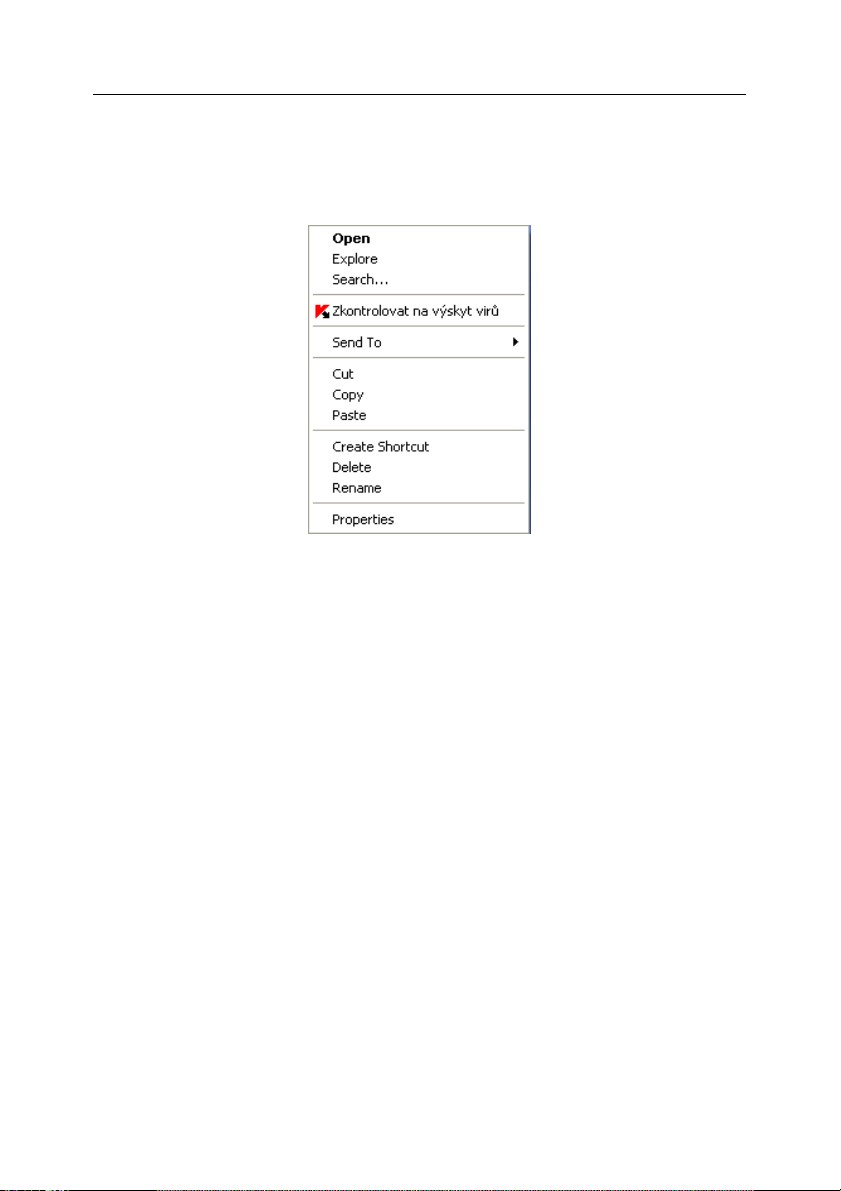

5.4. Jak kontrolovat počítač na výskyt virů ................................................................ 58

5.5. Jak kontrolovat kritické oblasti počítače.............................................................. 59

5.6. Jak kontrolovat soubor, složku nebo disk na výskyt virů ................................... 59

5.7. Jak provádět výuku součásti Anti-Spam ............................................................ 60

5.8. Jak aktualizovat aplikaci...................................................................................... 61

5.9. Jak postupovat při zjištění nebezpečných objektů ............................................. 62

5.10. Jak postupovat, není-li spuštěna ochrana........................................................ 64

KAPITOLA 6. SYSTÉM SPRÁVY OCHRANY............................................................. 66

6.1. Zastavení a obnovení ochrany počítače ............................................................ 66

6.1.1. Pozastavení ochrany.................................................................................... 67

6.1.2. Zastavení ochrany ........................................................................................ 68

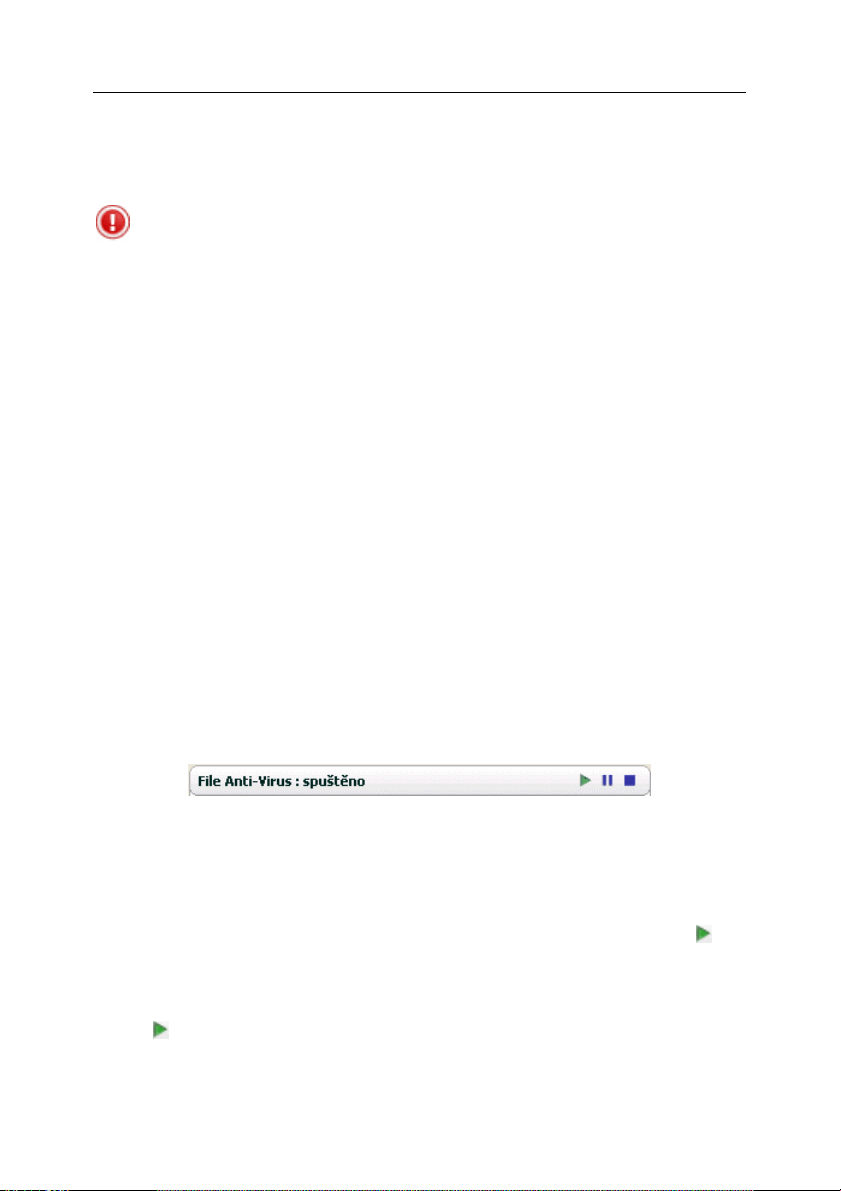

6.1.3. Pozastavení nebo zastavení součástí ochrany, úloh antivirové kontroly

a aktualizačních úloh ....................................................................................69

6.1.4. Obnovení ochrany počítače......................................................................... 69

6.1.5. Ukončení aplikace ........................................................................................ 70

Obsah 5

6.2. Výběr sledovaných programů............................................................................. 70

6.3. Vytvoření důvěryhodné zóny .............................................................................. 71

6.3.1. Pravidla výjimek............................................................................................ 73

6.3.2. Důvěryhodné aplikace.................................................................................. 77

6.4. Spouštění úloh antivirové kontroly a aktualizačních úloh s právy jiného

uživatele ............................................................................................................. 80

6.5. Konfigurace plánů antivirové kontroly a aktualizace .......................................... 81

6.6. Import a export nastavení aplikace Kaspersky Internet Security....................... 83

6.7. Obnovení výchozího nastavení .......................................................................... 84

KAPITOLA 7. FILE ANTI-VIRUS................................................................................... 85

7.1. Výběr úrovně zabezpečení souborů................................................................... 86

7.2. Konfigurace součásti File Anti-Virus................................................................... 87

7.2.1. Určení typů kontrolovaných souborů ........................................................... 88

7.2.2. Určení rozsahu ochrany ............................................................................... 90

7.2.3. Obnovení výchozího nastavení součásti File Anti-Virus............................. 92

7.2.4. Výběr akcí prováděných s objekty ............................................................... 92

7.3. Odložená dezinfekce........................................................................................... 94

KAPITOLA 8. MAIL ANTI-VIRUS.................................................................................. 95

8.1. Výběr úrovně zabezpečení elektronické pošty................................................... 96

8.2. Konfigurace součásti Mail Anti-Virus .................................................................. 98

8.2.1. Výběr chráněné skupiny elektronické pošty ................................................ 98

8.2.2. Konfigurace zpracování elektronické pošty v aplikaci Microsoft Office

Outlook ........................................................................................................ 100

8.2.3. Konfigurace kontroly elektronické pošty v aplikaci The Bat! ..................... 102

8.2.4. Obnovení výchozího nastavení součásti Mail Anti-Virus .......................... 104

8.2.5. Výběr akcí prováděných s nebezpečnými e-mailovými objekty ............... 104

KAPITOLA 9. WEB ANTI-VIRUS................................................................................ 107

9.1. Výběr úrovně zabezpečení webu .....................................................................108

9.2. Konfigurace součásti Web Anti-Virus ............................................................... 110

9.2.1. Nastavení metody kontroly......................................................................... 110

9.2.2. Vytvoření seznamu důvěryhodných adres ................................................112

9.2.3. Obnovení výchozího nastavení součásti Web Anti-Virus ......................... 113

9.2.4. Výběr reakce na nebezpečné objekty .......................................................113

KAPITOLA 10. PROAKTIVNÍ OBRANA..................................................................... 115

6 Kaspersky Internet Security 6.0

10.1. Nastavení Proaktivní obrany........................................................................... 117

10.1.1. Pravidla kontroly činnosti.......................................................................... 119

10.1.2. Kontrola integrity aplikací.......................................................................... 121

10.1.2.1. Konfigurace pravidel kontroly integrity aplikací................................. 122

10.1.2.2. Vytvoření seznamu důvěryhodných modulů .................................... 123

10.1.3. Ochrana sady Office................................................................................. 124

10.1.4. Ochrana registru....................................................................................... 126

10.1.4.1. Výběr klíčů registru pro vytvoření pravidla........................................ 128

10.1.4.2. Vytvoření pravidla ochrany registru................................................... 130

KAPITOLA 11. ANTI-SPY............................................................................................132

11.1. Konfigurace součásti Anti-Spy........................................................................ 134

11.1.1. Vytvoření seznamu důvěryhodných adres modulu Blokování

překryvných oken ........................................................................................ 134

11.1.2. Seznam blokovaných proužkových reklam............................................. 136

11.1.2.1. Konfigurace standardního seznamu blokovaných proužkových

reklam.................................................................................................... 137

11.1.2.2. Bílá listina proužkových reklam......................................................... 138

11.1.2.3. Černá listina proužkových reklam ..................................................... 139

11.1.3. Vytvoření seznamu důvěryhodných čísel modulu Anti-Dialer ................139

KAPITOLA 12. ANTI-HACKER ................................................................................... 141

12.1. Výběr úrovně zabezpečení součásti Anti-Hacker.......................................... 143

12.2. Pravidla pro aplikace ....................................................................................... 144

12.2.1. Ruční vytváření pravidel........................................................................... 146

12.2.2. Vytváření pravidel pomocí šablon............................................................ 147

12.3. Pravidla pro filtrování paketů........................................................................... 149

12.4. Upřesnění pravidel pro aplikace a filtrování paketů....................................... 151

12.5. Priorita pravidla................................................................................................ 154

12.6. Pravidla pro zóny zabezpečení....................................................................... 155

12.7. Režim brány firewall........................................................................................ 157

12.8. Konfigurace Systému detekce narušení ........................................................ 159

12.9. Seznam zjištěných síťových útoků................................................................. 159

12.10. Blokování a povolení síťové aktivity .............................................................162

KAPITOLA 13. ANTI-SPAM ........................................................................................ 165

13.1. Výběr úrovně citlivosti součásti Anti-Spam..................................................... 167

13.2. Výuka součásti Anti-Spam.............................................................................. 168

Obsah 7

13.2.1. Průvodce výukou...................................................................................... 169

13.2.2. Výuka pomocí odchozích e-mailů............................................................ 170

13.2.3. Výuka pomocí poštovního klienta ............................................................ 170

13.2.4. Výuka ve zprávách součásti Anti-Spam.................................................. 171

13.3. Konfigurace součásti Anti-Spam.....................................................................172

13.3.1. Konfigurace nastavení kontroly................................................................ 173

13.3.2. Výběr technologií filtrování nevyžádané pošty........................................ 174

13.3.3. Nastavení faktorů pro rozpoznávání nevyžádané a potenciální

nevyžádané pošty....................................................................................... 175

13.3.4. Ruční vytváření bílé a černé listiny .......................................................... 176

13.3.4.1. Bílé listiny adres a frází...................................................................... 177

13.3.4.2. Černé listiny adres a frází.................................................................. 179

13.3.5. Další funkce filtrování nevyžádané pošty ................................................181

13.3.6. Vytvoření seznamu důvěryhodných adres.............................................. 182

13.3.7. Poštovní dispečer..................................................................................... 183

13.3.8. Akce prováděné s nevyžádanou poštou .................................................184

13.3.9. Konfigurace zpracování nevyžádané pošty v aplikaci MS Outlook........ 184

13.3.10. Konfigurace zpracování nevyžádané pošty v aplikaci Outlook

Express ....................................................................................................... 187

13.3.11. Konfigurace zpracování nevyžádané pošty v aplikaci The Bat! ........... 189

KAPITOLA 14. VYHLEDÁVÁNÍ VIRŮ V POČÍTAČI.................................................. 191

14.1. Správa úloh antivirové kontroly....................................................................... 192

14.2. Vytvoření seznamu objektů ke kontrole ......................................................... 192

14.3. Vytvoření úlohy antivirové kontroly................................................................. 193

14.4. Konfigurace úloh antivirové kontroly............................................................... 195

14.4.1. Výběr úrovně zabezpečení ...................................................................... 195

14.4.2. Určení typů kontrolovaných objektů.........................................................196

14.4.3. Obnovení výchozího nastavení kontroly.................................................. 199

14.4.4. Výběr akcí prováděných s objekty ...........................................................199

14.4.5. Rozšířené možnosti antivirové kontroly................................................... 201

14.4.6. Určení globálního nastavení kontroly pro všechny úlohy........................203

KAPITOLA 15. AKTUALIZACE APLIKACE................................................................ 204

15.1. Spuštění aktualizačního programu................................................................. 205

15.2. Návrat k předchozí aktualizaci........................................................................ 206

15.3. Konfigurace nastavení aktualizace................................................................. 206

8 Kaspersky Internet Security 6.0

15.3.1. Výběr zdroje aktualizací ...........................................................................207

15.3.2. Výběr metody aktualizace a aktualizovaných objektů.............................209

15.3.2.1. Nastavení plánu................................................................................. 211

15.3.3. Konfigurace nastavení připojení............................................................... 212

15.3.4. Akce po aktualizaci aplikace ....................................................................214

KAPITOLA 16. ROZŠÍŘENÉ MOŽNOSTI.................................................................. 216

16.1. Karanténa pro potenciálně infikované objekty ...............................................217

16.1.1. Akce s objekty umístěnými do karantény................................................ 218

16.1.2. Nastavení karantény................................................................................. 220

16.2. Záložní kopie nebezpečných objektů ............................................................. 221

16.2.1. Akce se záložními kopiemi....................................................................... 221

16.2.2. Konfigurace nastavení složky Záloha...................................................... 223

16.3. Zprávy.............................................................................................................. 223

16.3.1. Konfigurace nastavení zpráv.................................................................... 226

16.3.2. Karta Zjištěno............................................................................................ 227

16.3.3. Karta Události ...........................................................................................227

16.3.4. Karta Statistika.......................................................................................... 229

16.3.5. Karta Nastavení........................................................................................ 229

16.3.6. Karta Makra .............................................................................................. 230

16.3.7. Karta Registr............................................................................................. 231

16.3.8. Karta Útoky phishing ................................................................................ 231

16.3.9. Karta Překryvná okna............................................................................... 232

16.3.10. Karta Proužkové reklamy....................................................................... 233

16.3.11. Karta Vytáčení ........................................................................................ 233

16.3.12. Karta Síťové útoky.................................................................................. 234

16.3.13. Karta Zablokovaní hostitelé.................................................................... 235

16.3.14. Karta Činnost aplikací............................................................................. 235

16.3.15. Karta Filtrování paketů ........................................................................... 236

16.3.16. Karta Navázaná připojení....................................................................... 237

16.3.17. Karta Otevřené porty.............................................................................. 238

16.3.18. Karta Provoz ........................................................................................... 238

16.4. Všeobecné informace o aplikaci..................................................................... 239

16.5. Prodloužení licence......................................................................................... 240

16.6. Technická podpora.......................................................................................... 242

16.7. Vytvoření seznamu sledovaných portů .......................................................... 243

Obsah 9

16.8. Konfigurace rozhraní aplikace Kaspersky Internet Security.......................... 245

16.9. Záchranný disk ................................................................................................ 246

16.9.1. Vytvoření záchranného disku................................................................... 247

16.9.1.1. Příprava na vytvoření disku ............................................................... 247

16.9.1.2. Vytvoření souboru ISO...................................................................... 248

16.9.1.3. Zápis na disk...................................................................................... 248

16.9.1.4. Dokončení vytváření záchranného disku.......................................... 248

16.9.2. Použití záchranného disku....................................................................... 249

16.10. Použití rozšířených možností........................................................................ 249

16.10.1. Upozornění na události aplikace Kaspersky Internet Security..............250

16.10.1.1. Typy událostí a způsoby upozorňování.......................................... 251

16.10.1.2. Konfigurace upozornění e-mailem.................................................. 252

16.10.2. Sebeobrana a omezení přístupu ........................................................... 253

16.10.3. Možnosti napájení ..................................................................................255

KAPITOLA 17. PRÁCE S APLIKACÍ Z PŘÍKAZOVÉHO ŘÁDKU............................. 257

17.1. Správa součástí aplikace a úloh..................................................................... 258

17.2. Antivirová kontrola........................................................................................... 260

17.3. Aktualizace aplikace........................................................................................ 264

17.4. Export nastavení.............................................................................................. 265

17.5. Import nastavení.............................................................................................. 265

17.6. Spuštění aplikace............................................................................................ 266

17.7. Ukončení aplikace........................................................................................... 266

17.8. Zobrazení nápovědy .......................................................................................266

KAPITOLA 18. ZMĚNA, OPRAVA A ODEBRÁNÍ APLIKACE ..................................267

DODATEK A. REFERENČNÍ INFORMACE .............................................................. 270

A.1. Seznam souborů kontrolovaných podle přípony............................................. 270

A.2. Možné masky výjimek souborů........................................................................ 272

A.3. Možné masky výjimek hrozeb .......................................................................... 273

DODATEK B. SPOLEČNOST KASPERSKY LAB..................................................... 274

B.1. Další produkty společnosti Kaspersky Lab...................................................... 275

B.2. Obraťte se na nás............................................................................................. 282

DODATEK C. LICENČNÍ SMLOUVA ......................................................................... 283

KAPITOLA 1. OHROŽENÍ

ZABEZPEČENÍ POČÍTAČE

S rychlým rozvojem informačních technologií a s jejich proniknutím do každé

oblasti lidské existence vzrostl počet zločinů zaměřených na prolomení

zabezpečení informací.

Kybernetičtí zločinci projevují značný zájem o činnost státních struktur a

komerčních podniků. Pokoušejí se o zcizení a odhalení důvěrných informací,

poškození obchodní pověsti, narušení kontinuity provozu podniku a následně o

proniknutí do informačních zdrojů organizace. Tyto činy mohou způsobit značné

škody na hmotných i nehmotných aktivech.

Ohroženy však nejsou jen velké společnosti. Útoky mohou být cíleny i na

jednotlivé uživatele. Pomocí různých nástrojů mohou zločinci získat přístup

k osobním údajům (čísla a hesla bankovních účtů a kreditních karet), způsobit

selhání systému nebo získat úplný přístup k počítači. Takový počítač pak může

být použit jako součást sítě zombie – sítě infikovaných počítačů používaných

hackery k útokům na servery, rozesílání nevyžádané pošty, získávání d

informací a šíření nových virů a trojských koní.

V dnešním světě si všichni uvědomují, že informace jsou cenným aktivem a měly

by být chráněny. Současně však informace musí být přístupné určité skupině

uživatelů (například zaměstnancům, klientům a partnerům podniku). Proto je

nutné vytvořit komplexní systém zabezpečení informací. Tento systém musí brát

do úvahy všechny možné zdroje ohrožení, ať lidské, umělé nebo přírodní

katastrofy, a používat úplný soubor obranných opatření na fyzické, správní a

softwarové úrovni.

ůvěrných

1.1. Zdroje ohrožení

Zabezpečení informací může ohrozit osoba, skupina osob nebo dokonce jev,

který nesouvisí s lidskou činností. Všechny zdroje ohrožení lze rozdělit do tří

skupin:

• Lidský faktor. Tato skupina hrozeb zahrnuje činy osob s oprávněným

nebo neoprávněným přístupem k informacím. Hrozby v této skupině lze

rozdělit takto:

• Externí, které zahrnují počítačové zločince, hackery, podvody

na Internetu, bezohledné partnery a zločinecké struktury.

Ohrožení zabezpečení počítače 11

• Interní, které zahrnují akce zaměstnanců společnosti a

uživatelů domácích počítačů. Akce prováděné touto skupinou

mohou být úmyslné nebo neúmyslné.

• Technologický faktor. Tato skupina hrozeb souvisí s technickými

problémy – stárnutím používaného zařízení a nekvalitním softwarem a

hardwarem pro zpracování informací. To vše vede k selhání zařízení a

často i ke ztrátám dat.

• Faktor přírodních katastrof. Tato skupina hrozeb zahrnuje všechny

události způsobené přírodou a další události, které jsou nezávislé na

lidské činnosti.

Při vývoji ochranného systému pro zabezpečení dat je nutné vzít do

úvahy všechny tři zdroje ohrožení. Tato uživatelská příručka se zabývá

jen jedním, který přímo souvisí s odborným zaměřením společnosti

Kaspersky Lab – externími hrozbami souvisejícími s lidskou činností.

1.2. Způsoby šíření hrozeb

S rozvojem moderních počítačových technologií a komunikačních nástrojů

hackeři získávají více příležitostí k šíření hrozeb. Podívejme se na ně blíže:

Internet

Internet je jedinečný, protože není ničím vlastnictvím a nemá geografické

hranice. Tyto vlastnosti mnoha způsoby přispěly k vývoji nesčetných

webových zdrojů a k výměně informací. Dnes může kdokoli přistupovat

k údajům na Internetu nebo si vytvořit vlastní webovou stránku.

Tytéž vlastnosti celosvětové sítě však hackerům umožňují páchat zločiny

na Internetu a ztěžují jejich odhalení a potrestání.

Hackeři umisťují viry a další škodlivé programy na internetové servery a

maskují je jako užitečné programy zdarma. Skripty, které se spustí

automaticky při otevření webové stránky, dále mohou ve vašem počítači

provádět nebezpečné akce včetně změn systémového registru, krádeží

osobních údajů a instalace škodlivého softwaru.

Pomocí síťových technologií mohou hackeři útoč

podnikové servery. Tyto útoky mohou způsobit selhání částí systému

nebo mohou hackeři jejich prostřednictvím získat úplný přístup k systému

a tím i k informacím, které jsou v něm uloženy. Mohou také systém

použít jako součást sítě zombie.

Od okamžiku, kdy bylo možné prostřednictvím Internetu používat kreditní

karty a elektronické platby v obchodech online, aukcích a elektronickém

it na vzdálené počítače a

12 Kaspersky Internet Security 6.0

bankovnictví, se jako jeden z nejčastějších zločinů objevily podvody

online.

Intranet

Intranet je vnitřní síť, speciálně určená k práci s informacemi v podniku

nebo v domácí síti. Intranet je sjednocený prostor k ukládání, výměně a

přístupu k informacím pro všechny počítače v síti. To znamená, že je-li

infikován jeden počítač v síti, jsou infekcí značně ohroženy i ostatní

počítače. Chcete-li takovým situacím předejít, musí být chráněna hranice

sítě i všechny jednotlivé počítače.

E-mail

Vzhledem k tomu, že téměř v každém počítači je nainstalován e-mailový

klient a že škodlivé programy zneužívají obsah elektronických adresářů,

jsou obvykle vhodné podmínky k šíření škodlivých programů. Uživatel

infikovaného počítače může nevědomky odesílat infikované e-maily

přátelům nebo spolupracovníkům, kteří pak tyto e-maily dále šíří. Je

obvyklé, že infikované soubory s dokumenty nejsou odhaleny a jsou

odesílány s obchodními informacemi z velkých společností. V takovém

ě nebude napadena jen malá skupina lidí. Může se jednat o stovky

případ

či tisíce osob, které pak mohou rozesílat infikované soubory desítkám

tisíců příjemců.

Kromě škodlivých programů hrozí také nevyžádaná elektronická pošta

neboli spam. Třebaže nepředstavuje přímé ohrožení počítače, zvyšuje

zatížení poštovních serverů, spotřebovává přenosovou kapacitu, plní

poštovní schránku a zdržuje od práce, čímž způsobuje finanční škody.

Hackeři také začali používat programy pro hromadné rozesílání pošty a

metody sociálního inženýrství, kterými přesvědčují uživatele, aby otevřeli

e-mail nebo klepli na odkaz na určitý web. Funkce pro filtrování

nevyžádané pošty tak slouží k blokování nevyžádané pošty, k boji

s novými typy podvodů online, jako je například phishing, a k zastavení

šíření škodlivých programů.

Vyměnitelná paměťová média

Vyměnitelná média (diskety, disky CD-ROM a disky USB Flash) jsou

široce používána k ukládání a přenosu informací.

Otevřením souboru, který obsahuje škodlivý kód, z vyměnitelného

paměťového zařízení můžete poškodit data uložená v počítači a rozší

řit

virus na další jednotky počítače nebo do dalších počítačů v síti.

Ohrožení zabezpečení počítače 13

1.3. Typy hrozeb

Počítač může v současné době postihnout velké množství hrozeb. Tato část

popisuje hrozby blokované aplikací Kaspersky Internet Security.

Červi

Programy z této kategorie škodlivých programů se šíří zejména

zneužíváním zranitelných míst operačního systému. Tato kategorie byla

pojmenována podle způsobu, kterým se červi šíří z počítače do počítače

pomocí sítí, e-mailu a dalších datových kanálů. Mnoho červů se tak může

šířit poměrně vysokou rychlostí.

Červ pronikne do počítače, vypočítá síťové adresy dalších počítačů a

rozešle na ně v dávce své kopie. Kromě síťových adres červi často

využívají údaje z adresářů e-mailových klientských aplikací. Některé

z těchto škodlivých programů příležitostně vytvářejí pracovní soubory na

systémových discích, mohou však pracovat bez jakýchkoli systémových

prostředk

Viry

Programy, které infikují jiné programy přidáním svého vlastního kódu, aby

po spuštění infikovaného souboru nad ním získaly kontrolu. Tato

jednoduchá definice vysvětluje základní akci prováděnou virem – infekci.

Trojští koně

Programy, které v počítačích provádějí neoprávněné akce, jako například

odstranění informací na jednotkách, zablokování počítače, krádež

důvěrných informací a podobně. Škodlivé programy z této kategorie

nejsou viry v tradičním smyslu slova (tj. neinfikují jiné počítače nebo

data). Trojští koně nemohou sami o sobě proniknout do jiných počítačů a

šíří je hackeři, kteří je vydávají za běžný software. Škody, které způsobují,

mohou několikanásobně převýšit škody způsobované tradičními virovými

útoky.

Nejrozšířenějším typem škodlivých programů, které poškozují počítačová data,

jsou v poslední době červi. Za nimi následují viry a trojští kon

programy kombinují funkce dvou nebo dokonce tří těchto kategorií.

Adware

Programový kód, který je bez vědomí uživatele součástí softwaru a je

určen k zobrazování reklam. Adware je obvykle zabudován do softwaru,

který je šířen zdarma. Reklamy se nacházejí v rozhraní programu. Tyto

programy také často shromažďují osobní údaje o uživateli a odesílají je

tvůrci programu, mění nastavení prohlížeče (domovská stránka, stránka

vyhledávání, úroveň zabezpečení atd.) a generují přenosy dat, které

ů (s výjimkou paměti RAM).

ě. Některé škodlivé

14 Kaspersky Internet Security 6.0

uživatel nemůže ovlivnit. To vše může vést k narušení zásad

zabezpečení a k přímým finančním ztrátám.

Spyware

Software, který shromažďuje informace o konkrétním uživateli nebo

organizaci bez jejich vědomí. Uživatel ani nemusí mít podezření, že je

v jeho počítači nainstalován spyware. Cílem spywaru je obecně:

• sledovat akce uživatele v počítači;

• shromažďovat informace o obsahu pevného disku; v těchto

případech tyto programy nejčastěji prohledají několik složek a

registr systému a sestaví seznam softwaru nainstalovaného

v počítači;

• shromažďovat informace o kvalitě připojení, šířce pásma,

rychlosti modemu atd.

Riskware

Potenciálně nebezpečný software, který nemá škodlivou funkci, ale může

být použit hackery jako pomocná součást škodlivého kódu, protože

obsahuje slabiny a chyby. Přítomnost takových programů v počítači za

určitých podmínek představuje ohrožení dat. K těmto programům patří

například ně

které nástroje pro vzdálenou správu, nástroje pro přepínání

rozložení kláves, klienti IRC, servery FTP a víceúčelové nástroje pro

zastavování procesů nebo skrývání jejich činnosti.

Dalším typem škodlivých programů vedle adwaru, spywaru a riskwaru jsou

programy, které se připojí k webovému prohlížeči a přesměrovávají provoz. Na

takový program jste s největší pravděpodobností narazili, pokud jste někdy

otevřeli webovou stránku, přestože jste zadali adresu jiné stránky.

Žertovné programy

Software, který nezpůsobuje žádné přímé škody, ale zobrazuje zprávy o

tom, že byly způsobeny škody nebo že za určitých podmínek mohou být

způsobeny. Tyto programy často varují uživatele před nebezpečím, které

neexistuje – zobrazují například zprávy o formátování disku (ke kterému

ve skutečnosti nedochází) nebo „zjišťují“ viry v souborech, které ve

skutečnosti nejsou napadeny.

Nástroje rootkit

Nástroje používané ke skrytí škodlivých činností. Maskují škodlivé

programy před odhalením antivirovými programy. Nástroje rootkit upraví

operační systém v počítači a změní jeho základní funkce, aby utajily svou

přítomnost a akce prováděné hackerem v infikovaném počítači.

Další nebezpečné programy

Ohrožení zabezpečení počítače 15

Programy vytvořené za účelem přípravy útoků DoS na vzdálené servery

nebo napadání dalších počítačů a programy, které jsou součástí prostředí

pro vývoj škodlivých programů. K těmto programům patří nástroje

hackerů, nástroje pro vytváření virů, programy pro zjišťování zranitelných

míst, programy pro zjišťování hesel a další typy programů používaných

k prolamování síťových prostředků nebo k pronikání do systémů.

Útoky hackerů

Útoky hackerů mohou být prováděny hackery nebo škodlivými programy.

Jejich cílem je krádež informací ze vzdáleného počítače, způsobení

selhání systému nebo získání plné kontroly nad prostředky systému.

Podrobný popis typů útoků blokovaných aplikací Kaspersky Internet

Security naleznete v části Seznam zjišťovaných síťových útoků

.

Některé typy podvodů online

Phishing je podvod online, který používá hromadně rozesílanou

elektronickou poštu k odcizení důvěrných informací uživateli, obecně

finanční povahy. E-maily s útokem typu phishing jsou vytvořeny tak, aby

maximálně připomínaly informační e-maily zasílané bankami a známými

společnostmi. Tyto e-maily obsahují odkazy na falešné servery vytvořené

hackery jako kopie serverů organizací, za které se vydávají. Na tomto

serveru je uživatel požádán, aby zadal například číslo své kreditní karty

nebo jiné důvěrné informace.

Programy pro telefonické připojení k placeným webům – typ podvodu

online, který neoprávněně používá placené internetové služby (obvykle se

jedná o webové servery pornografické povahy). Tyto programy

nainstalované hackery naváží modemové připojení z počítače na číslo

placené služby. Tato čísla mají často velmi vysoké sazby a uživatel je

nucen platit enormní účty za telefon.

Rušivá reklama

Tato kategorie zahrnuje překryvná okna a proužkové reklamy, které se

otevírají při používání webového prohlížeče. Informace v těchto oknech

pro vás všeobecně nejsou přínosné. Překryvná okna a proužkové

reklamy ruší uživatele od práce a spotřebovávají přenosovou kapacitu.

Nevyžádaná pošta

Nevyžádaná pošta je anonymní nevyžádaná elektronická pošta. Zahrnuje

zprávy marketingové, politické a provokativní povahy a e-maily se žádostí

o pomoc. Další kategorií nevyžádané pošty jsou e-maily, které nabízejí

investování značných finančních částek nebo účast v pyramidových

schématech, e-maily, jejichž cílem jsou krádeže hesel a čísel kreditních

karet, a e-maily s výzvou k zaslání přátelům (řetězové zprávy).

16 Kaspersky Internet Security 6.0

Aplikace Kaspersky Internet Security používá ke zjišťování a blokování těchto

typů hrozeb dvě metody:

• Reaktivní – metody založené na vyhledávání škodlivých souborů pomocí

pravidelně aktualizované databáze signatur hrozeb. Součástí této metody

je přidávání signatur hrozeb do databáze a stahování aktualizací.

• Proaktivní – tato metoda není na rozdíl od reaktivní ochrany založena na

analýze kódu, ale na analýze chování systému. Jejím cílem je zjišťování

nových hrozeb, které dosud nebyly definovány pomocí signatur.

Využitím obou těchto metod aplikace Kaspersky Internet Security poskytuje

komplexní ochranu počítače před známými i novými hrozbami.

1.4. Příznaky infekce

O infekci počítače svědčí řada příznaků. Zjistíte-li neobvyklé chování počítače,

zejména:

• zobrazování neočekávaných zpráv nebo obrázků nebo přehrávání

nezvyklých zvuků,

• neočekávané otevírání a zavírání jednotky CD-ROM nebo DVD-ROM,

• svévolné spuštění programu v počítači bez vašeho zásahu,

• zobrazení upozornění, že program v počítači se pokouší přistupovat

k Internetu, přestože jste takovou akci neprovedli,

pak je počítač velmi pravděpodobně napaden virem.

Existuje také několik typických příznaků napadení počítače virem prostřednictvím

e-mailu:

• Přátelé nebo známí vás informují, že od vás přijali zprávy, které jste nikdy

neodeslali.

• Ve vaší poštovní schránce se nachází velký počet zpráv bez adresy

odesilatele nebo záhlaví.

Je třeba poznamenat, že tyto příznaky mohou být způsobeny i jinými potížemi

než viry. Ně

zasílány s vaší zpáteční adresou, ale nikoli z vašeho počítače.

Existují také nepřímé příznaky infekce počítače:

• Počítač se často zablokuje nebo dochází k haváriím.

• Počítač zavádí programy pomalu.

• Nelze spustit operační systém.

kdy mohou mít jiné příčiny. Infikované zprávy mohou být například

Ohrožení zabezpečení počítače 17

• Soubory a složky mizí nebo je jejich obsah poškozen.

• Dochází k častému přístupu na pevný disk (indikátor bliká).

• Dochází k zablokování webového prohlížeče (například aplikace

Microsoft Internet Explorer) nebo k jeho neočekávanému chování (nelze

například zavřít okno aplikace).

V 90 % případů jsou tyto nepřímé příznaky způsobeny selháním hardwaru nebo

softwaru. Bez ohledu na skutečnost, že tyto příznaky jsou jen zřídka projevem

infekce počítače, doporučujeme, abyste při jejich zjištění provedli úplnou kontrolu

počítače (viz oddíl 5.4 na str. 58) s nastavením doporučeným odborníky

společnosti Kaspersky Lab.

1.5. Jak postupovat při zjištění

příznaků infekce

Zjistíte-li podezřelé chování počítače, postupujte takto:

1. Zachovejte klid! Nepropadejte panice. Toto zlaté pravidlo může

zabránit ztrátě důležitých dat a pomůže vám předejít zbytečnému

stresu.

2. Odpojte počítač od Internetu nebo od místní sítě, je-li k ní připojen.

3. Jestliže se infekce projevuje tak, že nelze spustit počítač z pevného

disku (po zapnutí počítače se zobrazí chybová zpráva), pokuste se

spustit počítač v nouzovém režimu nebo z diskety systému Windows

pro zotavení v nouzi, kterou jste vytvořili při instalaci operačního

systému do počítače.

4. Dříve než podniknete jakékoli kroky, zazálohujte soubory na

vyměnitelné paměťové médium (disketa, disk CD, jednotka Flash atd.).

5. Pokud jste tak ještě neučinili, nainstalujte aplikaci Kaspersky Internet

Security.

6. Aktualizujte signatury hrozeb aplikace (viz oddíl 5.8 na str. 61). Je-li to

možné, stáhněte aktualizace z Internetu z neinfikovaného počítače

u známého, v internetové kavárně nebo v práci. Je lépe použít jiný

počítač, protože při připojení k Internetu pomocí napadeného počítače

by mohl virus odeslat hackerů

virus zaslán na adresy uložené ve vašem adresáři. Proto je v případě,

že máte podezření na napadení virem, nejvhodnějším postupem

okamžité odpojení počítače od Internetu. Aktualizace signatur hrozeb

můžete také získat na disketě od společnosti Kaspersky Lab nebo jejích

distributorů a aktualizovat signatury pomocí této diskety.

m důležité informace nebo by mohl být

18 Kaspersky Internet Security 6.0

7. Vyberte úroveň zabezpečení doporučenou odborníky společnosti

Kaspersky Lab.

8. Spusťte úplnou kontrolu počítače (viz oddíl 5.4 na str. 58).

1.6. Předcházení infekci

Ani nejspolehlivější a nejdůmyslnější opatření vám nezajistí 100% ochranu před

počítačovými viry a trojskými koni. Budete-li však mít na paměti následující sadu

pravidel, značně snížíte pravděpodobnost virových útoků a úroveň možných

škod.

Jednou ze základních metod boje s viry je, podobně jako ve zdravotnictví, dobře

načasovaná prevence. Počítačová prevence se skládá z několika pravidel,

jejichž dodržováním můžete podstatně snížit pravděpodobnost nákazy virem a

ztráty dat.

V následujícím přehledu jsou uvedena základní bezpečnostní pravidla. Jejich

dodržováním můžete předcházet virovým útokům.

Pravidlo č. 1: Používejte antivirový software a programy pro zabezpečení

Internetu. Postupujte takto:

• Co nejdříve nainstalujte aplikaci Kaspersky Internet Security.

• Pravidelně (viz oddíl 5.8 na str. 61) aktualizujte signatury hrozeb aplikace.

Během virových epidemií můžete signatury aktualizovat několikrát denně.

V takových situacích jsou signatury hrozeb na aktualizačních serverech

společnosti Kaspersky Lab aktualizovány ihned.

• Vyberte nastavení zabezpe

pro váš počítač. Budete neustále chráněni od okamžiku zapnutí počítače

a proniknutí virů do počítače bude značně ztíženo.

• Nakonfigurujte nastavení úplné kontroly doporučené odborníky

společnosti Kaspersky Lab a naplánujte kontrolu v intervalu minimálně

jednou týdně. Pokud jste nenainstalovali součást Anti-Hacker,

doporučujeme, abyste tak učinili k zajištění ochrany počítače při

používání Internetu.

Pravidlo č. 2: Při kopírování nových dat do počítače buďte opatrní:

• Před použitím vyměnitelných paměťových médií (diskety, disky CD,

jednotky Flash atd.) je vždy zkontrolujte na výskyt virů (viz oddíl 5.6 na

str. 59).

• Zacházejte s e-maily opatrně. Neotvírejte soubory přijaté e-mailem, pokud

si nejste jisti, že vám měly být skutečně zaslány, a to ani v případě, že

odesilatele znáte.

čení doporučené společností Kaspersky Lab

Ohrožení zabezpečení počítače 19

• Buďte opatrní při práci s informacemi získanými z Internetu. Jestliže vás

webová stránka vyzve k instalaci nového programu, ujistěte se, že má

certifikát zabezpečení.

• Pokud zkopírujete nějaký spustitelný soubor z Internetu nebo místní sítě,

zkontrolujte jej pomocí aplikace Kaspersky Internet Security.

• Při výběru webových serverů, které navštěvujete, postupujte uvážlivě.

Mnoho serverů je napadeno nebezpečnými skriptovými viry nebo

internetovými červy.

Pravidlo č. 3: Věnujte pozornost informacím od společnosti Kaspersky Lab.

Ve většině případů společnost Kaspersky Lab upozorňuje na nové virové

epidemie dlouho předtím, než dosáhnou vrcholu. Pravděpodobnost

infekce v těchto případech není tak vysoká a jakmile stáhnete aktualizace

signatur virů, budete mít dostatek času na zajištění ochrany před novým

virem.

Pravidlo č. 4: Nedůvěřujte falešným varováním před viry, jako například

žertovným programům a e-mail

ům o hrozících infekcích.

Pravidlo č. 5: Používejte nástroj Windows Update a pravidelně instalujte

aktualizace operačního systému Windows.

Pravidlo č. 6: Kupujte pravé kopie softwaru od oficiálních distributorů.

Pravidlo č. 7: Omezte počet lidí, kteří mohou používat váš počítač.

Pravidlo č. 8: Snižte riziko nepříjemných následků možného napadení:

• Pravidelně zálohujte data. Budete-li mít záložní kopie, lze systém

v případě ztráty dat poměrně rychle obnovit. Uchovávejte distribuční

diskety, disky CD, jednotky Flash a další paměťová média se softwarem a

cennými informacemi na bezpečném místě.

• Vytvořte záchranný disk (viz oddíl 16.9 na str. 246), ze kterého můžete

spustit čistý operační systém.

Pravidlo č. 9: Pravidelně kontrolujte seznam programů nainstalovaných

v počítači. Otevřete panel Přidat nebo odebrat programy ve složce

Ovládací panely

nebo otevřete složku Program Files. Zde můžete nalézt

software, který byl nainstalován do počítače bez vašeho vědomí, například

během používání Internetu nebo při instalaci jiného programu. Některé

z těchto programů jsou téměř vždy potenciálně nebezpečné programy.

KAPITOLA 2. KASPERSKY

INTERNET SECURITY 6.0

Aplikace Kaspersky Internet Security 6.0 je produkt pro zabezpečení dat nové

generace.

To, čím se aplikace Kaspersky Internet Security 6.0 skutečně odlišuje od jiného

softwaru a dokonce od ostatních produktů společnosti Kaspersky Lab, je

mnohostranný přístup k zabezpečení dat v počítači uživatele.

2.1. Co je nového v aplikaci

Kaspersky Internet Security 6.0

Aplikace Kaspersky Internet Security 6.0 představuje neotřelý přístup

k zabezpečení dat. Hlavní funkcí aplikace je, že spojuje a značně vylepšuje

stávající funkce všech produktů společnosti v jediném řešení zabezpečení.

Aplikace poskytuje antivirovou ochranu a také ochranu před nevyžádanou

poštou a útoky hackerů. Nové moduly chrání uživatele před neznámými

hrozbami, útoky phishing a nástroji rootkit.

K zajištění úplného zabezpečení již není nutné instalovat do počítače několik

produktů. Stačí nainstalovat aplikaci Kaspersky Internet Security 6.0.

Komplexní ochrana pokrývá všechny kanály, kterými mohou být odesílána nebo

přijímána data. Díky flexibilnímu nastavení kterékoli součásti lze aplikaci

Kaspersky Internet Security maximálně přizpůsobit potřebám každého uživatele.

Je také možné nastavit všechny součásti ochrany z jednoho místa.

Podívejme se blíže na nové funkce aplikace Kaspersky Internet Security 6.0.

Nové funkce ochrany

• Aplikace Kaspersky Internet Security nyní chrání před známými

škodlivými programy i před programy, které dosud nebyly odhaleny.

Hlavní výhodou aplikace je součást Proaktivní obrana (viz Kapitola 10 na

str. 115). Tato součást je založena na analýze chování aplikací

nainstalovaných do počítače, sledování změn v registru systému,

sledování maker a boji se skrytými hrozbami. Součást používá heuristický

analyzátor, který umožňuje zjišť

V rámci této ochrany je uchovávána historie škodlivých činností, pomocí

níž lze vrátit změny provedené škodlivými činnostmi a obnovit předchozí

stav systému.

ovat různé typy škodlivých programů.

Kaspersky Internet Security 6.0 21

• Aplikace chrání před nástroji rootkit a programy pro telefonické připojení,

blokuje proužkovou reklamu, překryvná okna a škodlivé skripty stažené

z webových stránek a rozpoznává servery útoků phishing.

• Byla vylepšena technologie součásti File Anti-Virus: nyní můžete snížit

zatížení a zvýšit rychlost kontroly souborů. K tomu pomáhají technologie

iCheck a iSwift a také možnost kontroly jen nových nebo změněných

souborů (viz oddíl 7.2.1 na str. 88). Aplikace tak neprovádí opakovanou

kontrolu souborů, které nebyly od poslední kontroly změněny.

• Kontrola nyní probíhá na pozadí, zatímco používáte počítač. Kontrola

může vyžadovat značné množství času a systémových prostředků,

uživatel však nyní může nadále používat počítač. Vyžaduje-li některá

operace systémové prostředky, antivirová kontrola bude pozastavena,

dokud nebude tato operace dokončena. Kontrola pak bude pokračovat

z místa, kde byla pozastavena.

• Kritické oblasti počítače, jejichž napadení by mohlo mít vážné následky,

mají přiřazenu samostatnou úlohu. Můžete nakonfigurovat spuštění této

úlohy při každém spuštění systému.

• Byla značně vylepšena ochrana uživatelské pošty př

ed škodlivými

programy a nevyžádanou poštou. Aplikace provádí antivirovou kontrolu a

kontrolu nevyžádané pošty ve zprávách odeslaných těmito protokoly:

• IMAP, SMTP a POP3 bez ohledu na použitého poštovního

klienta,

• NNTP (jen antivirová kontrola) bez ohledu na použitého

poštovního klienta,

• MAPI a HTTP (pomocí modulů plug-in pro aplikace MS Outlook

a The Bat!).

• Pro nejrozšířenější poštovní klienty, jako jsou aplikace Outlook, Microsoft

Outlook Express a The Bat!, jsou k dispozici moduly plug-in, které

umožňují nakonfigurovat ochranu pošty před viry i nevyžádanou poštou

přímo v klientovi.

• Výuka součásti Anti-Spam probíhá během práce s poštou ve složce

doručené pošty, zohledňuje způsob nakládání s poštou a poskytuje

maximální flexibilitu při konfigurování rozpoznávání nevyžádané pošty.

Základem výuky je Bayesův algoritmus. Můžete vytvořit černou a bílou

listinu odesílatelů a klíčových frází, které charakterizují nevyžádanou

poštu.

Součást Anti-Spam používá databázi útoků phishing. Umožňuje filtrovat

e-maily, jejichž cílem je získávat důvěrné informace finanční povahy.

22 Kaspersky Internet Security 6.0

• Aplikace filtruje příchozí a odchozí provoz, sleduje a blokuje hrozby

obvyklých síťových útoků a umožňuje používat během připojení

k Internetu neviditelný režim.

• Při používání sítě můžete také nadefinovat, které sítě jsou zcela

důvěryhodné a které je nutné velmi pečlivě sledovat.

• Funkce pro upozorňování uživatele (viz oddíl 16.10.1 na str. 250) byla

rozšířena o určité události, ke kterým dochází během činnosti aplikace.

U každé z těchto událostí můžete vybrat následující způsoby upozornění:

e-mail, zvukové upozornění nebo překryvné zprávy.

• Do aplikace byly přidány funkce sebeobrany: ochrana proti vzdálené

správě a ochrana nastavení aplikace heslem. Tyto funkce pomáhají

zabraňovat škodlivým programům, hackerům a neoprávněným uživatelům

v deaktivaci ochrany.

• Aplikace nyní používá technologii obnovení systému k odstranění

škodlivého kódu z registru a systému souborů počítače a k obnovení

systému do stavu, ve kterém se nacházel před provedením škodlivých

akcí.

Nové funkce rozhraní aplikace

• Nové rozhraní aplikace Kaspersky Internet Security usnadňuje používání

jejích funkcí. Lze také změnit vzhled aplikace vytvořením vlastní grafiky a

barevných schémat.

• Aplikace během používání pravidelně poskytuje tipy: zobrazuje

informační zprávy o úrovni ochrany, doprovází svou činnost radami a tipy

a obsahuje podrobnou nápovědu.

Nové funkce aktualizace aplikace

• Tato verze aplikace používá nový a zdokonalený postup aktualizace:

aplikace Kaspersky Internet Security automaticky zjišťuje nové

aktualizace signatur hrozeb a aplikačních modulů, které potřebuje

k činnosti. Aktualizace jsou stahovány automaticky, jakmile je možné

připojit se k aktualizačním serverům společnosti Kaspersky Lab.

• Aplikace stahuje jen aktualizace, které dosud nemáte. Tím dochází až

k desetinásobnému zmenšení objemu stahovaných dat.

• Během aktualizace je zjištěn optimální zdroj aktualizací, který je nastaven

jako výchozí pro další stahování.

• Nyní lze zakázat používání serveru proxy, jsou-li aktualizace aplikace

stahovány z místního zdroje. Dochází tak ke značnému snížení provozu

na serveru proxy.

Kaspersky Internet Security 6.0 23

• Aplikace má funkci vrácení aktualizace, která umožňuje obnovit poslední

funkční verzi signatur, dojde-li například k poškození signatur hrozeb

nebo chybě při kopírování.

2.2. Na čem je založena obrana

prostřednictvím aplikace

Kaspersky Internet Security

Ochrana prostřednictvím aplikace Kaspersky Internet Security je navržena

s ohledem na zdroje ohrožení. Jinými slovy, každou hrozbou se zabývá

samostatná součást aplikace, která ji sleduje a provádí potřebné akce, aby

zabránila škodlivým dopadům této hrozby na uživatelská data. Díky této struktuře

je sada zabezpečení flexibilní a součásti lze snadno konfigurovat, aby

vyhovovaly potřebám konkrétního uživatele nebo celého podniku.

Aplikace Kaspersky Internet Security obsahuje:

• součásti ochrany (viz oddíl 2.2.1 na str. 23), které poskytují komplexní

ochranu všech kanálů pro přenos a výměnu dat v počítači,

• úlohy antivirové kontroly (viz oddíl 2.2.2 na str. 25), které kontrolují

jednotlivé soubory, složky, disky nebo oblasti na výskyt virů,

• podpůrné nástroje (viz oddíl 2.2.3 na str. 26), které poskytují podporu

aplikace a rozšiřují její schopnosti.

2.2.1. Součásti ochrany

Následující součásti ochrany zajišťují ochranu počítače v reálném čase:

File Anti-Virus

Systém souborů může obsahovat viry a další nebezpečné programy.

Škodlivé programy mohou být po proniknutí z diskety nebo z Internetu

uloženy v systému souborů celé roky, aniž by se jakkoli projevily. Stačí

však jen otevřít napadený soubor nebo se jej například pokusit zkopírovat

na disk a virus bude okamžitě aktivován.

File Anti-Virus je součást, která sleduje systém souborů počítače.

Kontroluje všechny soubory, které lze otevřít, spustit nebo uložit do

počítače a na připojené diskové jednotky. Aplikace Kaspersky Internet

Security zachytí každý otevíraný soubor a zkontroluje ho na přítomnost

známých virů. Soubor bude možné dále používat, jen pokud nebude

napaden nebo bude-li součástí File Anti-Virus úspěšně dezinfikován.

24 Kaspersky Internet Security 6.0

Pokud soubor nelze z nějakého důvodu dezinfikovat, bude odstraněn a

jeho kopie bude uložena do složky Záloha (viz oddíl 16.2 na str. 221)

nebo přesunuta do karantény (viz oddíl 16.1 na str. 217).

Mail Anti-Virus

E-mail je hackery často používán k šíření škodlivých programů. Jedná se

o jeden z nejčastějších způsobů šíření červů. Z tohoto důvodu je velmi

důležité sledovat všechny e-maily.

Mail Anti-Virus je součást, která vyhledává viry ve všech příchozích a

odchozích e-mailech v počítači. Analyzuje e-maily a zjišťuje v nich

přítomnost škodlivých programů. Aplikace poskytne adresátovi přístup

k e-mailu, jen pokud neobsahuje nebezpečné objekty.

Web Anti-Virus

Při otevírání různých webových stránek riskujete napadení viry, které jsou

připojeny ke skriptům spouštěným na webových serverech, a dále

riskujete stažení nebezpečných objektů do počítače.

Součást Web Anti-Virus je speciálně navržena, aby takovým situacím

předcházela. Tato součást zachycuje a blokuje skripty na webových

serverech, pokud představují ohrožení. Sou

část pečlivě sleduje veškerý

provoz prostřednictvím protokolu HTTP.

Proaktivní obrana

Každým dnem vznikají další a další škodlivé programy. Stávají se stále

složitější, kombinují několik typů a způsoby, které používají ke svému

šíření, se stále obtížněji odhalují.

Ke zjišťování nových škodlivých programů

dříve, než budou moci

napáchat škody, společnost Kaspersky Lab vyvinula zvláštní součást

nazvanou Proaktivní obrana. Tato součást je založena na sledování a

analýze chování všech programů, které jsou nainstalovány v počítači.

Aplikace Kaspersky Internet Security posoudí akce prováděné aplikací a

rozhodne, zda je aplikace nebezpečná. Proaktivní obrana chrání počítač

před známými viry i před novými, které dosud nebyly odhaleny.

Anti-Spy

Programy, které zobrazují reklamy bez vyžádání uživatele (proužkové

reklamy a překryvná okna), programy, které bez schválení uživatele

vytáčejí telefonní čísla placených internetových služeb, nástroje pro

vzdálenou správu a sledování, žertovné programy atd. se v poslední době

staly ještě rozšířenější.

Součást Anti-Spy sleduje tyto akce v počítači a blokuje je. Blokuje

například proužkové reklamy a překryvná okna, která obtěžují uživatele

během používání Internetu, blokuje programy, které se pokoušejí o

Kaspersky Internet Security 6.0 25

automatické vytáčení, a analyzuje webové stránky, zda neobsahují útoky

phishing.

Anti-Hacker

Hackeři použijí k proniknutí do počítače jakoukoli potenciální slabinu, ať je

to otevřené připojení k síti, přenos dat mezi počítači atd.

Součást Anti-Hacker je navržena k ochraně počítače během používání

Internetu a dalších sítí. Sleduje příchozí a odchozí připojení a kontroluje

porty a datové pakety.

Anti-Spam

Nevyžádaná pošta sice nepředstavuje přímé ohrožení počítače, zvyšuje

však zatížení poštovních serverů, plní poštovní schránku a okrádá vás o

čas, čímž způsobuje finanční škody.

Součást Anti-Spam se připojí k poštovnímu klientovi nainstalovanému

v počítači a vyhledává ve veškeré příchozí poště nevyžádaný obsah.

Všechny e-maily, které obsahují nevyžádanou poštu, jsou označeny

speciálním záhlavím. Součást Anti-Spam lze také nakonfigurovat, aby

zpracovávala nevyžádanou poštu podle požadavků (automaticky ji

odstranila, přesunula do zvláštní složky atd.).

2.2.2. Úlohy antivirové kontroly

Kromě neustálého sledování všech potenciálních kanálů, kterými mohou

škodlivé programy proniknout do počítače, je velmi důležité pravidelně

kontrolovat počítač na výskyt virů. Je to nezbytné, aby bylo možné vyloučit

možnost šíření škodlivých programů, které nebyly součástmi zabezpečení

odhaleny, protože je nastavena příliš nízká úroveň zabezpečení nebo z jiného

důvodu.

Aplikace Kaspersky Internet Security obsahuje tři úlohy antivirové kontroly:

Kritické oblasti

Kontrola všech kritických oblastí počítače na výskyt virů. Tato kontrola

zahrnuje systémovou paměť, programy zaváděné při spuštění systému,

spouštěcí sektory pevného disku a systémové složky Windows a

system32. Cílem této úlohy je rychlé zjištění aktivních virů v systému bez

kontroly celého počítače.

Tento počítač

Vyhledání virů v počítači prostřednictvím důkladné kontroly všech

diskových jednotek, paměti a souborů.

Spouště

cí objekty

26 Kaspersky Internet Security 6.0

Antivirová kontrola všech programů, které jsou zaváděny automaticky při

spuštění operačního systému, a dále paměti RAM a spouštěcích sektorů

na pevných discích.

Můžete také vytvořit další úlohy antivirové kontroly a naplánovat jejich provádění.

Můžete například vytvořit úlohu kontroly poštovní databáze, která bude

spouštěna jednou týdně, nebo vyhledávat viry ve složce Dokumenty.

2.2.3. Nástroje aplikace

Součástí aplikace Kaspersky Internet Security je řada podpůrných nástrojů. Jsou

navrženy tak, aby poskytovaly softwarovou podporu v reálném čase, rozšiřovaly

schopnosti aplikace a pomáhaly uživateli při jejím používání.

Aktualizační nástroj

K tomu, aby byla aplikace Kaspersky Internet Security neustále

připravena na jakýkoli útok hackerů nebo mohla odstranit virus či jiný

nebezpečný program, potřebuje podporu v reálném čase. A právě k tomu

je určen aktualizační nástroj. Tento nástroj zajišťuje aktualizaci signatur

hrozeb a modulů aplikace Kaspersky Internet Security používaných při

činnosti aplikace.

Datové soubory

Každá součást zabezpečení, úloha antivirové kontroly a aktualizace

aplikace vytvářejí během své činnosti zprávy. Tyto zprávy obsahují

informace o provedených operacích a jejich výsledcích. Díky funkci

Zprávy budete mít neustále k dispozici aktuální informace o činnosti

všech součástí aplikace Kaspersky Internet Security. V případě, že dojde

k potížím, můžete tyto zprávy zaslat společnosti Kaspersky Lab, jejíž

odborníci situaci podrobně prostudují a co nejrychleji vám pomohou.

Aplikace Kaspersky Internet Security ukládá všechny soubory podezřelé

z toho, že jsou nebezpečné, do zvláštní oblasti zvané karanténa. Soubory

jsou zde ukládány v šifrované podobě, aby nemohlo dojít k infikování

poč

ítače. Tyto objekty lze zkontrolovat na výskyt virů, obnovit je do

předchozího umístění nebo odstranit. Do karantény také můžete přidávat

soubory sami. Všechny soubory, u kterých se po dokončení antivirové

kontroly neprokáže infekce, jsou automaticky obnoveny do původního

umístění.

Ve složce Záloha jsou uchovávány kopie souborů, které aplikace

dezinfikovala a odstranila. Tyto kopie jsou vytvářeny pro případ, že by

bylo třeba soubory obnovit nebo získat informace o jejich infekci. Záložní

kopie souborů jsou rovněž ukládány v šifrované podobě, aby nemohlo

docházet k dalšímu infikování.

Kaspersky Internet Security 6.0 27

Soubor je možné ze složky Záloha obnovit do původního umístění a kopii

odstranit.

Záchranný disk

Aplikace Kaspersky Internet Security obsahuje speciální funkci pro

vytvoření záchranného disku.

Vytvoření takového disku představuje záložní plán pro případ, že budou

systémové soubory poškozeny útokem viru a nebude možné spustit

operační systém. V takovém případě můžete pomocí záchranného disku

spustit počítač a obnovit systém do stavu před provedením škodlivé akce.

Podpora

Všichni zaregistrovaní uživatelé aplikace Kaspersky Internet Security

mohou využívat naší služby technické podpory. Chcete-li zjistit, kde

přesně můžete získat technickou podporu, použijte funkci Podpora.

Zde naleznete seznam častých dotazů. Je možné, že vám pomohou

problém vyřešit. K technické podpoře také budete moci přistupovat online

a s aplikací Kaspersky Internet Security vám samozřejmě vždy ochotně

pomůžeme telefonicky nebo e-mailem.

2.3. Hardwarové a softwarové

systémové požadavky

K zajištění správné činnosti aplikace Kaspersky Internet Security 6.0 musí

počítač splňovat následující minimální požadavky:

Všeobecné požadavky:

• 50 MB volného místa na pevném disku,

• jednotka CD-ROM (k instalaci aplikace Kaspersky Internet Security 6.0

z instalačního disku CD),

• aplikace Microsoft Internet Explorer 5.5 nebo vyšší (k aktualizaci signatur

hrozeb a aplikačních modulů prostřednictvím Internetu),

• instalační služba Microsoft Windows Installer 2.0.

Systém Microsoft Windows 98, Microsoft Windows Me, Microsoft Windows NT

Workstation 4.0 (aktualizace Service Pack 6a):

• procesor Intel Pentium 300 MHz nebo rychlejší,

• 64 MB paměti RAM.

28 Kaspersky Internet Security 6.0

Systém Microsoft Windows 2000 Professional (aktualizace Service Pack 2 nebo

vyšší), Microsoft Windows XP Home Edition, Microsoft Windows XP Professional

(aktualizace Service Pack 1 nebo vyšší):

• procesor Intel Pentium 300 MHz nebo rychlejší,

• 128 MB paměti RAM.

2.4. Sady softwaru

Aplikaci Kaspersky Internet Security můžete zakoupit od prodejců v krabicovém

balení nebo v internetových obchodech (například na adrese www.kaspersky.ru

v části eStore).

Pokud zakoupíte krabicovou verzi aplikace, balení bude obsahovat:

• zalepenou obálku s instalačním diskem CD, který obsahuje programové

soubory,

• uživatelskou příručku,

• licenční klíč na speciální disketě,

• registrační kartu, na které je uvedeno sériové číslo produktu,

• licenční smlouvu s koncovým uživatelem (EULA).

Před otevřením obálky s instalačním diskem si pečlivě přečtěte smlouvu EULA.

Pokud aplikaci Kaspersky Internet Security zakoupíte v internetovém obchodě,

zkopírujete produkt z webové stránky společnosti Kaspersky Lab a instalační

balíček bude kromě samotné aplikace obsahovat také tuto uživatelskou příručku.

Licenční klíč vám bude zaslán e-mailem po zaplacení.

2.4.1. Licenční smlouva s koncovým

uživatelem

Licenční smlouva s koncovým uživatelem (EULA) je právní smlouvou mezi vámi

a společností Kaspersky Lab, která uvádí podmínky, za kterých smíte zakoupený

software používat.

Pečlivě si smlouvu EULA přečtěte.

Jestliže s podmínkami smlouvy EULA nesouhlasíte, můžete vrátit produkt

v krabicovém balení prodejci, u kterého jste jej zakoupili, a částka, kterou jste za

aplikaci zaplatili, vám bude vrácena. Obálka s instalačním diskem musí v tomto

případě zůstat zalepená.

Kaspersky Internet Security 6.0 29

Otevřením zalepené obálky s instalačním diskem souhlasíte s podmínkami

smlouvy EULA.

2.4.2. Registrační karta

Vyplňte prosím na útržku registrační karty co nejúplnější kontaktní informace

(celé jméno, telefonní číslo a e-mailovou adresu) a zašlete jej prodejci, u kterého

jste aplikaci zakoupili.

Pokud se vaše adresa nebo telefonní číslo v budoucnosti změní, upozorněte

prosím společnost, které jste útržek registrační karty zaslali.

Registrační karta je dokument, na jehož základě získáte v naší společnosti

status registrovaného uživatele. Získáte tak nárok na technickou podporu až do

vypršení platnosti licence. Registrovaní uživatelé, kteří se přihlásí k odběru zpráv

společnosti Kaspersky Lab e-mailem, také budou dostávat informace o nově

vydaném softwaru.

2.5. Podpora registrovaných

uživatelů

Společnost Kaspersky Lab poskytuje registrovaným uživatelům celou řadu

služeb, které umožňují efektivněji využívat aplikaci Kaspersky Internet Security.

Po zakoupení licence se stanete registrovaným uživatelem aplikace a až do

vypršení platnosti licence vám budou k dispozici následující služby:

• nové verze aplikace zdarma,

• konzultace otázek týkajících se instalace, konfigurace a činnosti aplikace

telefonicky a e-mailem,

• informace o nových produktech společnosti Kaspersky Lab a nových

virech (tato služba je k dispozici uživatelům, kteří se přihlásí k odběru

zpráv společnosti Kaspersky Lab e-mailem).

Společnost Kaspersky Lab neposkytuje technickou podporu k používání a

činnosti operačního systému a produktů jiných výrobců.

KAPITOLA 3. INSTALACE

APLIKACE KASPERSKY

INTERNET SECURITY 6.0

Je možné provést úplnou nebo částečnou instalaci aplikace Kaspersky Internet

Security do počítače.

Pokud zvolíte částečnou instalaci, můžete vybrat součásti k instalaci nebo

můžete automaticky nainstalovat jen antivirové součásti (viz krok 9 postupu

instalace). Další součásti aplikace můžete nainstalovat později, budete k tomu

však potřebovat instalační disk. Je doporučeno zkopírovat instalační disk na

pevný disk nebo spustit instalaci aplikace z příkazového řádku:

msiexec /a <instalační_soubor>

Ve druhém případě instalační služba Windows Installer automaticky zkopíruje

soubory z instalačního disku do počítače.

3.1. Postup instalace

Chcete-li nainstalovat aplikaci Kaspersky Internet Security do počítače, otevřete

soubor služby Windows Installer (MSI) z instalačního disku CD.

Poznámka:

Instalace aplikace z instalačního balíčku staženého z Internetu se nijak neliší od

instalace z instalačního disku CD.

Spustí se průvodce instalací aplikace. Každé okno průvodce obsahuje sadu

tlačítek pro navigaci procesem instalace. Následuje stručné vysvětlení jejich

funkcí:

• Další – potvrzení akce a přechod k dalšímu kroku instalace.

• Zpět – návrat k předchozímu kroku instalace.

• Storno – zrušení instalace produktu.

• Dokončit – dokončení instalace aplikace.

Podívejme se blíže na kroky instalace.

Instalace aplikace Kaspersky Internet Security 6.0 31

Krok 1. Kontrola systémových podmínek potřebných

k instalaci aplikace Kaspersky Internet Security

Před instalací aplikace do počítače instalační program zkontroluje operační

systém počítače a aktualizace Service Pack, které jsou potřebné k instalaci

aplikace Kaspersky Internet Security. Vyhledá také v počítači další potřebné

programy a ověří, že vaše uživatelská práva umožňují instalaci softwaru.

Nebude-li některý z těchto požadavků splněn, instalační program zobrazí

příslušnou zprávu. Před instalací aplikace Kaspersky Internet Security je

doporučeno nainstalovat požadované aktualizace Service Pack pomocí nástroje

Windows Update a požadované programy.

Krok 2. Úvodní okno průvodce instalací

Pokud systém splňuje všechny požadavky, zobrazí se po otevření instalačního

souboru okno průvodce instalací s informací, že byla zahájena instalace aplikace

Kaspersky Internet Security.

Chcete-li v instalaci pokračovat, klepněte na tlačítko Další. Instalaci můžete

zrušit klepnutím na tlačítko Storno.

Krok 3. Zobrazení licenční smlouvy s koncovým uživatelem

Následující okno obsahuje licenční smlouvu s koncovým uživatelem mezi vámi a

společností Kaspersky Lab. Pečlivě si smlouvu přečtěte a pokud souhlasíte se

všemi jejími podmínkami, vyberte možnost S podmínkami licenční smlouvy

souhlasím a klepněte na tlačítko Další. Instalace bude pokračovat.

Krok 4. Výběr instalační složky

V dalším kroku instalace aplikace Kaspersky Internet Security bude určeno, do

které složky v počítači bude aplikace nainstalována. Výchozí cesta je:

<Jednotka>\Program Files\Kaspersky Lab\Kaspersky Internet Security 6.0.

Chcete-li zadat jinou složku, klepněte na tlačítko Procházet a vyberte složku

v okně, které se zobrazí, nebo zadejte cestu ke složce do příslušného pole.

Pamatujte, že pokud zadáte úplný název instalační složky ručně, nesmí být delší

než 200 znaků a nesmí obsahovat speciální znaky.

Pokračujte v instalaci klepnutím na tlačítko Další.

32 Kaspersky Internet Security 6.0

Krok 5. Výběr typu instalace

V tomto kroku vyberete, které součásti aplikace chcete nainstalovat do počítače.

Máte tři možnosti:

Úplná. Pokud vyberete tuto možnost, budou nainstalovány všechny součásti

aplikace Kaspersky Internet Security. Další postup viz Krok 7. .

Vlastní. Jestliže vyberete tuto možnost, bude třeba vybrat součásti aplikace,

které chcete nainstalovat. Další informace viz Krok 6. .

Antivirové součásti. Tato možnost nainstaluje jen součásti, které poskytují

ochranu proti virům. Součásti Anti-Hacker, Anti-Spam a Anti-Spy

nebudou nainstalovány.

Vyberte typ instalace klepnutím na příslušné tlačítko.

Krok 6. Výběr součástí aplikace, které budou nainstalovány

Tento krok se zobrazí, jen pokud vyberete typ instalace Vlastní.

Pokud jste vybrali vlastní instalaci, bude třeba vybrat součásti aplikace

Kaspersky Internet Security, které mají být nainstalovány. Jako výchozí jsou

vybrány všechny antivirové součásti a součást Antivirová kontrola. Součásti AntiHacker, Anti-Spam a Anti-Spy nebudou nainstalovány.

Chcete-li vybrat součásti k instalaci, klepněte pravým tlačítkem myši na ikonu

vedle názvu součásti a v místní nabídce vyberte položku Tato součást bude

nainstalována na místní pevný disk. V dolní části okna průvodce instalací jsou

uvedeny další informace o tom, jakou ochranu vybraná součást poskytuje a kolik

místa na disku vyžaduje.

Pokud některou součást nechcete nainstalovat, vyberte v místní nabídce položku

Žádná položka této součásti nebude k dispozici. Pamatujte, že pokud se

rozhodnete některou součást nenainstalovat, nebudete chráněni před celou

řadou nebezpečných programů.

Jakmile vyberete součásti, které mají být nainstalovány, klepněte na tlačítko

Další. Chcete-li se vrátit k výchozímu seznamu instalovaných součástí, klepněte

na tlačítko Obnovit.

Krok 7. Zakázání brány firewall systému Windows

Tento krok bude třeba provést, jen pokud instalujete aplikaci Kaspersky Internet

Security do počítače, ve kterém je povolena brána firewall, a instalujete součást

Anti-Hacker.

V tomto kroku se aplikace Kaspersky Internet Security dotáže, zda chcete

zakázat bránu firewall systému Windows, protože součást Anti-Hacker, která je

Instalace aplikace Kaspersky Internet Security 6.0 33

obsažena v aplikaci Kaspersky Internet Security, poskytuje úplnou ochranu

prostřednictvím brány firewall a není nutné používat další ochranu poskytovanou

operačním systémem.

Chcete-li jako bránu firewall používat součást Anti-Hacker, klepněte na tlačítko

Další. Brána firewall systému Windows bude automaticky zakázána.

Jestliže chcete používat bránu firewall systému Windows, vyberte možnost

Ponechat bránu firewall systému Windows povolenou. Vyberete-li tuto

možnost, součást Anti-Hacker bude nainstalována, ale bude zakázána, aby

nedocházelo ke konfliktům programu.

Krok 8. Vyhledání programů, které mohou narušit správnou

instalaci

V tomto kroku se zobrazí seznam všech programů spuštěných v počítači. Jsou-li

spuštěny programy, které by mohly narušit správnou instalaci aplikace

Kaspersky Internet Security, budou jejich názvy na obrazovce zvýrazněny.

Instalační program se dotáže, zda chcete tyto programy ukončit a pokračovat

v instalaci.

Jedním z těchto programů může být aplikace Microsoft Outlook. Je-li spuštěna