Kaspersky lab ANTI-VIRUS 6.0 for Windows Workstation MP4, ANTI-VIRUS 6.0 FOR WINDOWS WORKSTATIONS MP4 User Manual [ja]

Page 1

Kaspersky Anti-Virus for

ユーザガイド

製 品 バー ジ ョ ン : 6.0 MAINTENANCE PACK 4, CRITICAL FIX 1

Windows Workstation 6.0

MP4 (Release 2)

Page 2

2

Kaspersky Lab の製品をお使いの皆さまへ

このたびは当社製品をお選びいただき、ありがとうございます。 このマニュアルがお客様の業務の一助となること、またお客様の

疑問にお答えできる内容であることを願っております。

マニュアルの複製または配布は、いかなる形であれ (翻訳されたものも含む)、Kaspersky Lab の書面による同意がないかぎり

認められておりません。

このマニュアルおよびマニュアルに含まれる画像は、非商用 (個人使用) の目的で提供されています。

Kaspersky Lab は、このマニュアルを予告なく変更する場合があります。 最新版については、Kaspersky Lab の Web サイト

(http://www.kaspersky.co.jp/docs) をご確認ください。

このマニュアルに利用されている資料のうち、他社が権利を有するものの内容または品質、妥当性、正確性について、また、そう

した資料の使用に関連する潜在的な損害、および実際に発生した損害について、Kaspersky Lab は一切の責任を負いません。

この文書には、所有者である各社の登録商標およびサービスマークが含まれています。

改訂日:2010 年 4 月 19 日

© 1997-2010 Kaspersky Lab ZAO. All Rights Reserved.

http://www.kaspersky.co.jp

http://support.kaspersky.co.jp

Page 3

3

目次

はじめに ....................................................................................................................................................................... 11

インストールパッケージ ............................................................................................................................................ 11

使用許諾契約書 (EULA).................................................................................................................................... 11

ユーザサポート........................................................................................................................................................ 11

システム要件 .......................................................................................................................................................... 11

KASPERSKY ANTI-VIRUS FOR WINDOWS WORKSTATION 6.0 MP4 .................................................................... 13

製品情報の入手 ...................................................................................................................................................... 13

自分で調べる場合の情報入手先 ........................................................................................................................ 13

販売代理店へのお問い合わせ ........................................................................................................................... 14

Web フォーラムの利用...................................................................................................................................... 14

Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 の新機能 ....................................................................... 14

Kaspersky Anti-Virus の防御機能の構成要素 ........................................................................................................ 15

プロテクションコンポーネント ............................................................................................................................... 15

ウイルススキャンタスク ...................................................................................................................................... 16

更新処理 ........................................................................................................................................................... 16

アプリケーションのサポート ................................................................................................................................ 16

KASPERSKY ANTI-VIRUS 6.0 のインストール............................................................................................................ 18

インストールウィザードを使用したインストール .......................................................................................................... 18

ステップ 1. インストール要件の確認 .................................................................................................................. 18

ステップ 2. インストールの開始ウィンドウ .......................................................................................................... 19

ステップ 3. 使用許諾契約書の確認................................................................................................................... 19

ステップ 4. インストール先の指定 ..................................................................................................................... 19

ステップ 5. 前回のインストール後に保存したアプリケーション設定の使用 ........................................................... 19

ステップ 6. インストールの種類の選択 .............................................................................................................. 19

ステップ 7. インストールするアプリケーションコンポーネントの選択 ..................................................................... 20

ステップ 8. Microsoft Windows ファイアウォールの無効化 ................................................................................ 20

ステップ 9. その他のアンチウイルスアプリケーションの検索............................................................................... 20

ステップ 10. インストールの最終準備 ................................................................................................................ 20

ステップ 11. インストールの完了 ....................................................................................................................... 21

コマンドラインからのインストール.............................................................................................................................. 21

グループポリシーオブジェクトエディタを使用したインストール .................................................................................... 21

アプリケーションのインストール........................................................................................................................... 22

ファイル setup.ini の設定 ................................................................................................................................. 22

アプリケーションのバージョンの更新 ................................................................................................................... 23

アプリケーションの削除 ...................................................................................................................................... 23

使用の開始 .................................................................................................................................................................. 24

初期設定ウィザード ................................................................................................................................................. 24

前バージョンで保存したオブジェクトの使用 ......................................................................................................... 25

アプリケーションのアクティベーション .................................................................................................................. 25

プロテクションモード ........................................................................................................................................... 26

更新設定の指定 ................................................................................................................................................ 27

ウイルススキャン設定の指定 ............................................................................................................................. 27

アプリケーションへのアクセスの制限 .................................................................................................................. 27

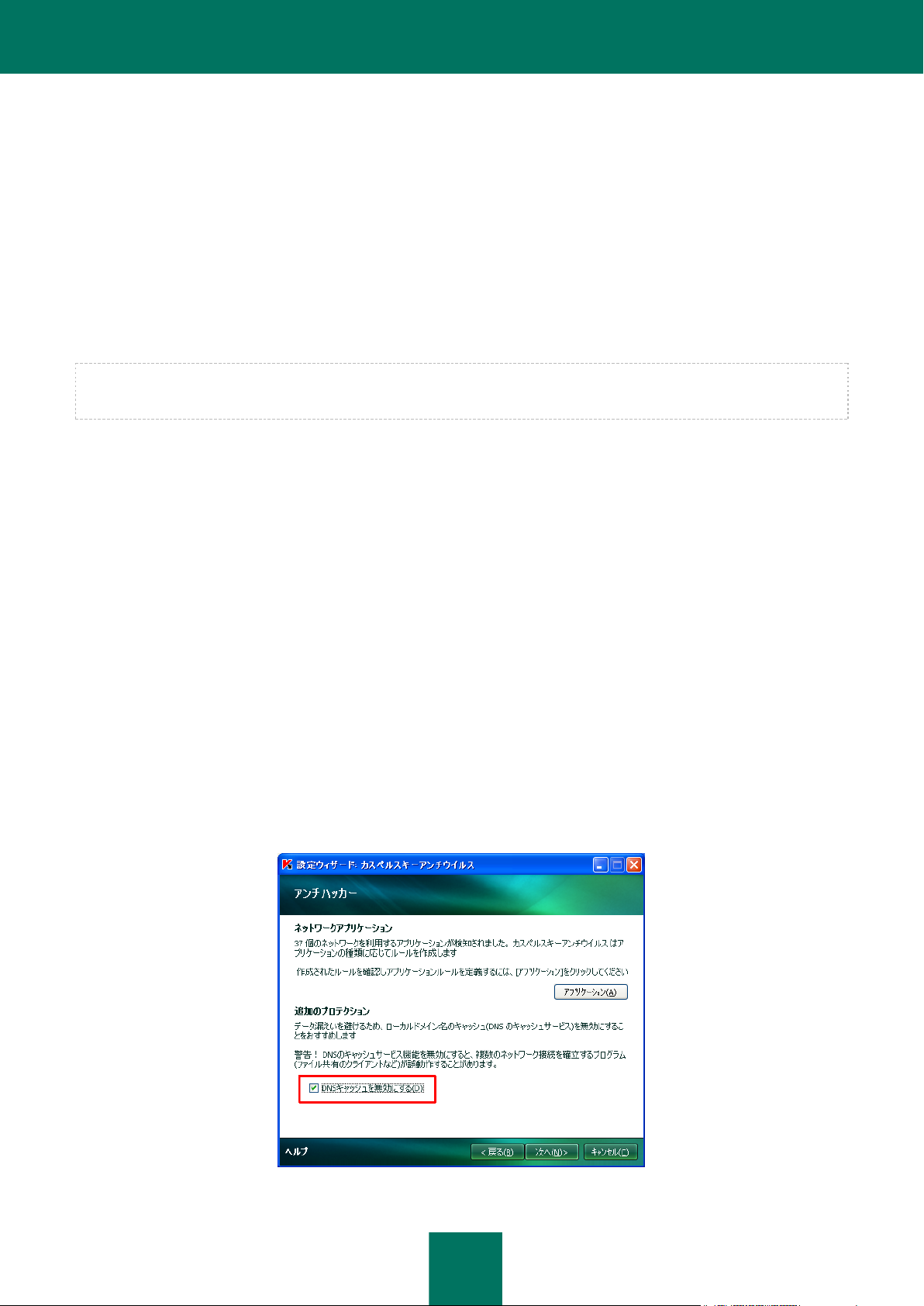

アンチハッカーの設定 ........................................................................................................................................ 28

設定ウィザードの完了 ................................................................ ........................................................................ 30

Page 4

ユ ー ザ ガ イ ド

4

コンピュータのウイルススキャン ............................................................................................................................... 30

アプリケーションの更新 ............................................................................................................................................ 30

ライセンスの管理..................................................................................................................................................... 31

セキュリティ管理 ...................................................................................................................................................... 31

プロテクションの一時停止 ........................................................................................................................................ 32

問題の解消:テクニカルサポート............................................................................................................................... 33

トレースファイルの作成 ................................................................................................................................ ............ 33

アプリケーション設定の指定..................................................................................................................................... 33

アプリケーション動作レポート:データファイル............................................................................................................ 34

アプリケーションのインターフェイス................................................................................................................................. 35

タスクバー通知領域のアイコン ................................ ................................................................................................. 35

コンテキストメニュー................................................................................................................................................. 36

アプリケーションのメインウィンドウ............................................................................................................................ 36

通知........................................................................................................................................................................ 38

アプリケーション設定ウィンドウ................................................................................................................................. 39

ファイルアンチウイルス.................................................................................................................................................. 40

コンポーネントの動作アルゴリズム ........................................................................................................................... 41

セキュリティレベルの変更 ........................................................................................................................................ 41

検知されたオブジェクトに対して実行する処理の変更 ................................................................................................ 42

保護範囲の作成 ...................................................................................................................................................... 43

ヒューリスティック分析の使用 ................................................................................................ ................................... 43

スキャンの最適化 .................................................................................................................................................... 44

複合ファイルのスキャン ........................................................................................................................................... 44

大きな複合ファイルのスキャン ................................................................................................................................. 45

スキャンモードの変更 .............................................................................................................................................. 45

スキャン技術 ................................ ........................................................................................................................... 45

コンポーネントの一時停止:スケジュールの作成 ....................................................................................................... 46

コンポーネントの一時停止:アプリケーションリストの作成 .......................................................................................... 46

デフォルトのプロテクション設定の復元 ..................................................................................................................... 47

ファイルアンチウイルスの統計情報 .......................................................................................................................... 47

オブジェクトに対する追加処理 ................................................................................................................................. 48

メールアンチウイルス .................................................................................................................................................... 49

コンポーネントの動作アルゴリズム ........................................................................................................................... 50

セキュリティレベルの変更 ........................................................................................................................................ 50

検知されたオブジェクトに対して実行する処理の変更 ................................................................................................ 51

保護範囲の作成 ...................................................................................................................................................... 52

スキャン方法の選択 ................................................................................................................................................ 52

Microsoft Office Outlook でのメールスキャン .......................................................................................................... 53

ヒューリスティック分析の使用 ................................................................................................ ................................... 53

複合ファイルのスキャン ........................................................................................................................................... 53

添付ファイルのフィルタリング ................................................................................................................................... 54

メールアンチウイルスのデフォルト設定の復元 .......................................................................................................... 54

メールアンチウイルスの統計情報 ............................................................................................................................. 54

ウェブアンチウイルス .................................................................................................................................................... 56

コンポーネントの動作アルゴリズム ........................................................................................................................... 57

HTTP トラフィックのセキュリティレベルの変更 ................................................................................................ .......... 57

検知されたオブジェクトに対して実行する処理の変更 ................................................................................................ 58

保護範囲の作成 ...................................................................................................................................................... 58

スキャン方法の選択 ................................................................................................................................................ 58

Page 5

目次

5

ヒューリスティック分析の使用 ................................................................................................ ................................... 59

スキャンの最適化 .................................................................................................................................................... 59

ウェブアンチウイルスのデフォルト設定の復元 .......................................................................................................... 60

ウェブアンチウイルスの統計情報 ............................................................................................................................. 60

プロアクティブディフェンス .............................................................................................................................................. 61

コンポーネントの動作アルゴリズム ........................................................................................................................... 61

アプリケーション動作分析 ........................................................................................................................................ 62

危険なアクティビティのリストの使用 .................................................................................................................... 62

危険な動作の監視ルールの変更 ....................................................................................................................... 63

システムアカウントの制御 .................................................................................................................................. 63

プロアクティブディフェンスのイベント ................................................................................................................... 64

レジストリガード ....................................................................................................................................................... 66

システムレジストリ監視ルールのリストの管理 ..................................................................................................... 66

監視対象システムレジストリオブジェクトのグループの作成 .................................................................................. 67

プロアクティブディフェンスの統計情報 ...................................................................................................................... 68

アンチスパイ ................................................................................................................................................................. 69

アンチバナー ........................................................................................................................................................... 69

許可するバナーアドレスのリストの作成 .............................................................................................................. 70

禁止するバナーアドレスのリストの作成 .............................................................................................................. 70

コンポーネントの詳細設定 .................................................................................................................................. 70

バナーリストのエクスポート/インポート ................................................................................................................ 71

アンチダイアラー ..................................................................................................................................................... 71

アンチスパイの統計情報.......................................................................................................................................... 71

ネットワーク攻撃に対する保護....................................................................................................................................... 73

コンポーネント操作のレイアウト ................................................................................................................................ 74

アンチハッカーの保護レベルの変更 ......................................................................................................................... 74

アプリケーションとパケットフィルタリングのルール ..................................................................................................... 75

アプリケーションのルール:ルールの手動作成 .................................................................................................... 76

アプリケーションのルール:テンプレートを使用したルールの作成 ......................................................................... 76

パケットフィルタリングのルール:ルールの作成 ................................................................................................... 77

ルール優先度の変更 ......................................................................................................................................... 77

作成したルールのエクスポートとインポート ......................................................................................................... 78

アプリケーションとパケットフィルタリングのルールの細かい設定 .......................................................................... 78

セキュリティゾーンのルール ..................................................................................................................................... 81

新しいセキュリティゾーンの追加 ......................................................................................................................... 82

セキュリティゾーンのステータスの変更................................................................................................................ 82

ステルスモードの有効化/無効化 ......................................................................................................................... 82

ファイアウォールモードの変更 .................................................................................................................................. 83

侵入検知システム ................................................................................................................................................... 83

ネットワークモニタ.................................................................................................................................................... 84

ネットワーク攻撃の種類 ................................................................ ........................................................................... 84

アンチハッカーの統計情報 ....................................................................................................................................... 85

アンチスパム ................................................................................................................................................................ 87

コンポーネントの動作アルゴリズム ........................................................................................................................... 88

アンチスパムの学習 ................................................................................................................................................ 89

学習ウィザードを使用した学習 ........................................................................................................................... 89

送信メールメッセージを使用した学習 .................................................................................................................. 90

メールクライアントを使用した学習 ....................................................................................................................... 90

レポートによる学習 ............................................................................................................................................ 91

Page 6

ユ ー ザ ガ イ ド

6

検知レベルの変更 ................................................................................................................................................... 91

サーバでのメールメッセージのフィルタリング - メールディスパッチャ ......................................................................... 92

Microsoft Exchange Server メッセージのスキャンからの除外.................................................................................. 92

スキャン方法の選択 ................................................................................................................................................ 93

スパムのフィルタリング技術の選択 .......................................................................................................................... 93

スパムとスパムの可能性があるメールの判定 ........................................................................................................... 94

その他スパムフィルタリング機能の使用.................................................................................................................... 94

許可する送信者のリストの作成 ................................................................................................................................ 95

許可フレーズのリストの作成 .................................................................................................................................... 95

許可する送信者のリストのインポート ........................................................................................................................ 96

遮断する送信者のリストの作成 ................................................................................................................................ 96

禁止フレーズのリストの作成 .................................................................................................................................... 97

スパムに対する処理 ................................................................................................................................................ 97

Microsoft Office Outlook でのスパム処理の設定 .............................................................................................. 98

Microsoft Outlook Express (Windows Mail) でのスパム処理の設定 ................................................................. 99

アンチスパムのデフォルト設定の復元 .................................................................................................................... 100

アンチスパムの統計情報 ....................................................................................................................................... 100

アクセスコントロール ................................................................................................................................................... 101

デバイスコントロール:外部デバイスの使用の制限 .................................................................................................. 101

デバイスコントロール:自動実行の無効化 ............................................................................................................... 101

アクセスコントロールの統計情報 ............................................................................................................................ 102

コンピュータのウイルススキャン ................................................................................................................................... 103

ウイルススキャンの開始 ........................................................................................................................................ 104

スキャン対象オブジェクトのリストの作成 ................................................................................................................. 105

セキュリティレベルの変更 ...................................................................................................................................... 105

検知されたオブジェクトに対して実行する処理の変更 .............................................................................................. 106

スキャン対象オブジェクトのタイプの変更 ................................................................................................................ 107

スキャンの最適化 .................................................................................................................................................. 107

複合ファイルのスキャン ......................................................................................................................................... 108

スキャン技術 ................................ ......................................................................................................................... 108

スキャン方法の変更 .............................................................................................................................................. 109

タスク実行中のコンピュータのパフォーマンス .......................................................................................................... 109

実行モード:アカウントの指定 ................................................................................................................................. 109

実行モード:スケジュールの作成 ............................................................................................................................ 110

スケジュールされたタスクの起動に関する追加機能 ................................................................................................ 110

ウイルススキャンの統計情報 ................................................................................................................................. 111

すべてのタスクに共通のスキャン設定の割り当て .................................................................................................... 111

スキャンのデフォルト設定の復元............................................................................................................................ 111

アプリケーションの更新 ............................................................................................................................................... 112

更新の開始 ........................................................................................................................................................... 113

最終更新のロールバック ........................................................................................................................................ 113

更新元の選択 ....................................................................................................................................................... 114

地域設定 .............................................................................................................................................................. 114

プロクシサーバの使用 ........................................................................................................................................... 115

実行モード:アカウントの指定 ................................................................................................................................. 115

実行モード:スケジュールの作成 ............................................................................................................................ 115

更新処理タスクの実行モードの変更 ....................................................................................................................... 116

更新対象オブジェクトの選択 .................................................................................................................................. 116

ローカルフォルダからの更新 .................................................................................................................................. 117

更新の統計情報 .................................................................................................................................................... 117

Page 7

目次

7

更新中に発生する可能性がある問題 ..................................................................................................................... 118

アプリケーション設定の指定 ........................................................................................................................................ 122

プロテクション ........................................................................................................................................................ 124

プロテクションの有効化/無効化 ........................................................................................................................ 124

オペレーティングシステム起動時のアプリケーションの起動 ............................................................................... 124

高度な駆除テクノロジーの使用 ........................................................................................................................ 125

検知可能な脅威のカテゴリの選択 .................................................................................................................... 125

信頼ゾーンの作成 ........................................................................................................................................... 125

設定のエクスポート/インポート .......................................................................................................................... 129

デフォルト設定の復元 ...................................................................................................................................... 129

ファイルアンチウイルス .......................................................................................................................................... 130

メールアンチウイルス............................................................................................................................................. 130

ウェブアンチウイルス ................................................................................................ ............................................. 131

プロアクティブディフェンス ...................................................................................................................................... 131

アンチスパイ ......................................................................................................................................................... 132

アンチハッカー....................................................................................................................................................... 133

アンチスパム ......................................................................................................................................................... 133

スキャン ................................................................................................................................................................ 134

更新処理 .............................................................................................................................................................. 135

環境設定 .............................................................................................................................................................. 135

セルフディフェンス ............................................................................................................................................ 135

アプリケーションへのアクセスの制限 ................................................................................................................ 136

ノート PC でのアプリケーションの使用 ............................................................................................................ 136

iSwift ファイルのサイズ制限 ............................................................................................................................ 137

イベントに関する通知 ....................................................................................................................................... 137

ユーザインターフェイス ..................................................................................................................................... 138

データファイル管理 ................................................................................................................................................ 139

レポートの基本操作 ......................................................................................................................................... 140

レポートの設定 ................................................................................................................................................ 140

感染の可能性があるオブジェクトの隔離 ........................................................................................................... 140

隔離されたオブジェクトに対する処理 ................................................................................................................ 141

危険なオブジェクトのバックアップ ..................................................................................................................... 141

バックアップに対する処理 ................................................................................................................................ 142

隔離とバックアップの設定 ................................................................................................................................ 142

ネットワーク ........................................................................................................................................................... 142

監視対象ポートのリストの作成 ......................................................................................................................... 142

暗号化された接続のスキャン ........................................................................................................................... 143

Mozilla Firefox での暗号化された接続のスキャン ............................................................................................ 144

Opera での暗号化された接続のスキャン ......................................................................................................... 144

レスキューディスク ...................................................................................................................................................... 146

レスキューディスクの作成 ...................................................................................................................................... 146

ステップ 1. レスキューディスクのイメージファイルの選択 ................................................................................ 147

ステップ 2. イメージファイル (ISO) のコピー ................................................................................................... 147

ステップ 3. イメージファイル (ISO) の更新 ..................................................................................................... 147

ステップ 4. 外部からの起動 ............................................................................................................................ 148

ステップ 5. ウィザードの完了 .......................................................................................................................... 148

レスキューディスクを使用したコンピュータの起動 .................................................................................................... 148

コマンドプロンプトを使ったカスペルスキーレスキューディスクの操作 ........................................................................ 149

ウイルススキャン ............................................................................................................................................. 150

Kaspersky Anti-Virus の更新 ......................................................................................................................... 151

Page 8

ユ ー ザ ガ イ ド

8

最終更新のロールバック .................................................................................................................................. 152

ヘルプの表示 .................................................................................................................................................. 152

KASPERSKY ANTI-VIRUS の設定の検証 ................................................................................................................ 153

テスト用ウイルス EICAR とその亜種 .................................................................................................................... 153

HTTP トラフィック保護のテスト .............................................................................................................................. 154

SMTP トラフィック保護のテスト ................................................................................................ .............................. 155

ファイルアンチウイルスの設定の検証..................................................................................................................... 155

スキャンタスクの設定の検証 .................................................................................................................................. 155

アンチスパムの設定の検証 ................................................................................................................................... 156

通知の種類 ................................................................................................................................................................ 157

悪意あるオブジェクトが検知された場合 .................................................................................................................. 157

オブジェクトの感染を駆除できない場合 .................................................................................................................. 158

特別な処置が必要な場合 ...................................................................................................................................... 158

疑わしいオブジェクトが検知された場合 .................................................................................................................. 158

トラフィックで危険なオブジェクトが検知された場合 .................................................................................................. 159

システムで危険なアクティビティが検知された場合 .................................................................................................. 160

侵入が検知された場合 .......................................................................................................................................... 160

隠されたプロセスが検知された場合 ....................................................................................................................... 161

システムレジストリへのアクセスの試みが検知された場合 ....................................................................................... 161

システム関数呼び出しのリダイレクトの試みが検知された場合 ................................................................................ 161

アプリケーションのネットワークアクティビティが検知された場合 ............................................................................... 162

改変された実行ファイルのネットワークアクティビティが検知された場合.................................................................... 162

新しいネットワークが検出された場合 ...................................................................................................................... 163

フィッシング攻撃が検知された場合 ......................................................................................................................... 163

オートダイアラーの試みが検知された場合 .............................................................................................................. 163

無効な証明書が検知された場合 ............................................................................................................................ 164

コマンドラインからのアプリケーションの操作 ................................................................................................................. 165

ヘルプの表示 ........................................................................................................................................................ 166

ウイルススキャン ................................................................................................................................................... 166

アプリケーションの更新 .......................................................................................................................................... 168

最終更新のロールバック ........................................................................................................................................ 168

プロテクションコンポーネントまたはタスクの開始と停止 ........................................................................................... 169

コンポーネントの動作またはタスクに関する統計情報 ................................................................ .............................. 170

プロテクション設定のエクスポート ........................................................................................................................... 170

プロテクション設定のインポート .............................................................................................................................. 170

アプリケーションのアクティベーション ...................................................................................................................... 170

隔離フォルダからのファイルの復元 ........................................................................................................................ 171

製品の終了 ........................................................................................................................................................... 171

トレースファイルの取得 ................................................................................................................................ .......... 171

コマンドラインのリターンコード ................................................................................................................................ 172

アプリケーションの変更、修正、削除 ............................................................................................................................ 173

インストールウィザードを使用したアプリケーションの変更、修正、削除 ..................................................................... 173

ステップ 1. インストールの開始ウィンドウ ........................................................................................................ 173

ステップ 2. 操作の選択 .................................................................................................................................. 173

ステップ 3. アプリケーションの変更、修正、削除の完了.................................................................................... 174

コマンドラインを使用したアプリケーションの削除 ..................................................................................................... 174

KASPERSKY ADMINISTRATION KIT を使用したアプリケーションの管理.................................................................. 176

アプリケーションの管理 .......................................................................................................................................... 178

アプリケーションの起動と停止 .......................................................................................................................... 179

Page 9

目次

9

アプリケーション設定の指定 ............................................................................................................................. 180

固有の設定の指定 .......................................................................................................................................... 182

タスクの管理 ......................................................................................................................................................... 183

タスクの開始と停止.......................................................................................................................................... 184

タスクの作成 ................................................................................................................................................... 185

ローカルタスクウィザード ................................................................ .................................................................. 186

タスクの設定 ................................................................................................................................................... 187

ポリシーの管理 ..................................................................................................................................................... 188

ポリシーの作成................................................................................................................................................ 188

ポリシー作成ウィザード .................................................................................................................................... 188

ポリシーの設定................................................................................................................................................ 190

サードパーティのコードの使用 ..................................................................................................................................... 192

Boost-1.30.0 library .............................................................................................................................................. 194

LZMA SDK 4.40, 4.43 library ............................................................................................................................... 194

OPENSSL-0.9.8D library ..................................................................................................................................... 194

Windows Template Library 7.5 ............................................................................................................................ 196

Windows Installer XML (WiX) toolset 2.0 library .................................................................................................. 196

ZIP-2.31 library .................................................................................................................................................... 199

ZLIB-1.0.4, ZLIB-1.0.8, ZLIB-1.1.3, ZLIB-1.2.3 library ......................................................................................... 199

UNZIP-5.51 library ............................................................................................................................................... 200

LIBPNG-1.0.1, LIBPNG-1.2.8, LIBPNG-1.2.12 library ......................................................................................... 200

LIBJPEG-6B library .............................................................................................................................................. 202

LIBUNGIF-4.1.4 library ........................................................................................................................................ 203

PCRE-3.0 library .................................................................................................................................................. 203

REGEX-3.4A library ............................................................................................................................................. 204

MD5 MESSAGE-DIGEST ALGORITHM-REV. 2 library....................................................................................... 204

MD5 MESSAGE-DIGEST ALGORITHM-V. 18.11.2004 library ............................................................................ 204

INDEPENDENT IMPLEMENTATION OF MD5 (RFC 1321)-V. 04.11.1999 library .............................................. 205

CONVERSION ROUTINES BETWEEN UTF32, UTF-16, AND UTF-8-V. 02.11.2004 library .............................. 205

COOL OWNER DRAWN MENUS-V. 2.4, 2.63 By Brent Corkum library ............................................................. 205

FMT-2002 library.................................................................................................................................................. 205

EXPAT-1.95.2 library ........................................................................................................................................... 206

LIBNKFM-0.1 library ............................................................................................................................................ 206

PLATFORM INDEPENDENT IMAGE CLASS library ........................................................................................... 206

NETWORK KANJI FILTER (PDS VERSION)-2.0.5 library .................................................................................. 207

DB-1.85 library ................................................................................................ ..................................................... 207

LIBNET-1991, 1993 library .................................................................................................................................. 207

GETOPT-1987, 1993, 1994 library ...................................................................................................................... 208

MERGE-1992, 1993 library .................................................................................................................................. 208

FLEX PARSER (FLEXLEXER)-V. 1993 library .................................................................................................... 209

STRPTIME-1.0 library .......................................................................................................................................... 209

ENSURECLEANUP, SWMRG, LAYOUT-V. 2000 library .................................................................................... 210

OUTLOOK2K ADDIN-2002 library ....................................................................................................................... 210

STDSTRING- V. 1999 library ............................................................................................................................... 210

T-REX (TINY REGULAR EXPRESSION LIBRARY)- V. 2003-2006 library ......................................................... 211

NTSERVICE- V. 1997 library ............................................................................................................................... 211

SHA-1-1.2 library ................................................................................................................................................. 211

COCOA SAMPLE CODE- V. 18.07.2007 library .................................................................................................. 212

PUTTY SOURCES-25.09.2008 library................................................................................................................. 212

その他情報 ........................................................................................................................................................... 213

Page 10

ユ ー ザ ガ イ ド

10

用語集........................................................................................................................................................................ 214

KASPERSKY LAB ................................................................................................ ..................................................... 222

KASPERSKY LAB 製品に関する使用許諾契約書 ...................................................................................................... 223

Page 11

11

はじめに

このセクションの内容

インストールパッケージ...................................................................................................................................................... 11

ユーザサポート ................................................................................................................................................................. 11

システム要件 .................................................................................................................................................................... 11

インストールパッケージ

こ の 製 品 は 、 当 社 パ ー ト ナ ー ( 販売代理店) を 通 じ て の 販 売 と な り ま す 。 当 社 パ ー ト ナ ー に つ い て は

http://www.kaspersky.co.jp/partners_jpn をご覧ください。

使用許諾契約書 (EULA)

使用許諾契約書は、お客様と Kaspersky Lab との間で正式に取り交わす合意事項であり、購入されたソフトウェアの使用はこ

れら条項の下に許諾されます。

使用許諾契約書をよくお読みください。

使用許諾契約書の条項に同意できない場合は、購入元の販売代理店にご連絡のうえ、返品手続きについてご相談ください。

お客様が使用許諾契約書ウィンドウの [承諾する] ボタンをクリックした時点、または本ソフトウェアをダウンロードした時点で、こ

の契約条件に拘束されることに同意したことになります。

ユーザサポート

正規登録ユーザの皆さまが製品の機能をフル活用できるように、カスペルスキーでは幅広いサービスを提供しています。

ライセンスを購入すると、製品の登録ユーザとなります。ライセンスの有効期間は、次のサービスを受けることができます:

定義データベースの 1 時間ごとの更新、アプリケーションモジュールの更新

購入した製品のインストール、設定、および使用に関するサポート。 購入元の販売代理店までご連絡ください。

カスペルスキーの新製品や、 世界規模で出現する新種ウイ ルスに 関する通知。 この機能は、当社テクニカルサポート

サービスの Web サイト (http://support.kaspersky.com/subscribe/) でニュースレターをお申し込みの方に提供され

オペレーティングシステム、他社のソフトウェアまたは技術の操作と使用に関連する問題については、サポートを提供しておりません。

ます (英語での配信です)。

システム要件

カスペルスキーのアンチウイルス製品バージョン 6.0 を使用するにあたって、次のシステム要件を満たすコンピュータをご用意く

ださい:

システム要件:

300MB 以上のハードディスク空き容量

Microsoft Internet Explorer 6.0 以上 (定義データベースとアプリケーションモジュールをインターネット経由で更新する

場合)

Microsoft Windows Installer 2.0 以上

Page 12

ユ ー ザ ガ イ ド

12

Microsoft Windows 2000 Professional (Service Pack 4 Rollup1)、Microsoft Windows XP Professional (Service Pack 2 以

上)、Microsoft Windows XP Professional x64 (Service Pack2 以上)

Intel Pentium 300MHz 32 ビット (x86)/ 64 ビット (x64) 以上 (または同等のプロセッサ)

256MB のメモリ

Microsoft Windows Vista Business/ Enterprise/ Ultimate (Service Pack 1 以上)、Microsoft Windows Vista Business/

Enterprise/ Ultimate x64 (Service Pack 1 以上)、Microsoft Windows 7 Professional/ Enterprise/ Ultimate、Microsoft

Windows 7 Professional/ Enterprise/ Ultimate x64

Intel Pentium 800MHz 32 ビット (x86)/ 64 ビット (x64) 以上 (または同等のプロセッサ)

512MB のメモリ

Page 13

13

KASPERSKY ANTI-VIRUS FOR WINDOWS

このセクションの内容

製品情報の入手 ............................................................................................................................................................... 13

Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 の新機能 ................................................................................ 14

Kaspersky Anti-Virus の防御機能の構成要素 .................................................................................................................. 15

このセクションの内容

自分で調べる場合の情報入手先 ....................................................................................................................................... 13

販売代理店へのお問い合わせ .......................................................................................................................................... 14

Web フォーラムの利用 ..................................................................................................................................................... 14

WORKSTATION 6.0 MP4

Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 は、新世代のデータセキュリティ製品です。 Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 の優れた点は、ユーザのコンピュータに格納されたデータを守るため

の多面的なアプローチにあります。

製品情報の入手

当社アンチウイルス製品の購入、インストール、使用についての情報は、いくつかの方法で入手できます。

カスペルスキーでは、製品に関する情報を、さまざまな形で提供しています。 緊急性や重要性に応じて、情報の入手先をお選び

ください。

自分で調べる場合の情報入手先

製品についての情報は、次の場所から入手できます:

カスペルスキーの Web サイト - 製品関連ページ

テクニカルサポートサイト (ナレッジベース) - 製品関連ページ

ヘルプ

マニュアル

カスペルスキーの Web サイト - 製品関連ページ

http://www.kaspersky.co.jp/anti-virus_windows_workstation

このページには、製品の全般的な情報 (機能や特徴) が掲載されています。

テクニカルサポートサイト (ナレッジベース) - 製品関連ページ

http://support.kaspersky.co.jp/wks

このページには、テクニカルサポートサービスのスペシャリストによって作成された各種記事が掲載されています。

記事の内容は、製品の購入やインストール、使用に関する情報および推奨事項、FAQ などです。 これらの記事は「ライセン

スキーについて」「更新設定」「トラブルシューティング」などのトピックごとに分類されています。 製品に関する情報だけでなく、

カスペルスキーのその他の製品に関する情報も含みます。また、テクニカルサポートサービスに関する一般的なニュースが

掲載されることもあります。

Page 14

ユ ー ザ ガ イ ド

14

ヘルプ

製品のインストールパッケージには、総合的なヘルプファイルが含まれています。コンピュータを保護するための方法 (保護

ステータスの確認、コンピュータのさまざまな領域のスキャン、タスクの実行) だけでなく、製品の各種ウィンドウ (プロパティ

設定ウィンドウ、タスクリストなど) についての情報も参照できます。

ヘルプを開くには、目的のウィンドウで、[ヘルプ] ボタンをクリックするか [F1] キーを押します。

マニュアル

製品のインストールパッケージには、PDF 形式の『ユーザガイド』が含まれています。 このマニュアルには、製品の機能や

設定オプション、主な動作アルゴリズムについての説明が記載されています。

販売代理店へのお問い合わせ

製品の選択や購入、ライセンスの延長については、当社の販売代理店にお問い合わせください。

WEB フォーラムの利用

特 に 緊 急 の 対 応 が 必 要 で は な い 場 合は 、 カ ス ペ ル ス キ ー の Web フ ォ ー ラ ム (http://forum.kasperskyclub.com、

http://forum.kaspersky.com) をご利用ください。ここでは、カスペルスキーのスペシャリストやカスペルスキー製品のユーザが、

さまざまなトピックで意見交換しています。

フォーラムでは、これまでに公開されたトピックの閲覧、コメントの書き込み、新しいトピックの作成、情報の検索が可能です。

KASPERSKY ANTI-VIRUS FOR WINDOWS WORKSTATION 6.0 MP4 の新機能

Kaspersky Anti-Virus 6.0 は包括的なデータ保護ツールです。ウイルスに対抗するだけでなく、スパムやネットワーク攻撃からの

保護も可能です。また、未知の脅威やフィッシングからユーザのコンピュータを保護したり、インターネットへのユーザのアクセスを

制限したりすることもできます。

プロテクションを多面的に展開することで、データ送信やデータ交換のチャネルをすべて保護します。どのコンポーネントも柔軟に

設定できるため、特定のニーズに対しても最大限に活用できます。

ここでは、Kaspersky Anti-Virus 6.0 の革新的機能について詳しく説明します。

プロテクションの新機能:

新しいアンチウイルスカーネルによって、マルウェアの検知をより効率的に実施できます。また、このカーネルによって、

システムのウイルススキャンの速度が大幅に向上しています。これは、オブジェクト処理の改良とコンピュータリソース利

用の最適化により実現しました。特にデュアルコアプロセッサまたはクアッドコアプロセッサに対して効果的です。

新しく実装されたヒューリス ティックアナライザによって、未知のマルウェアに対して、より正確な検知と遮断を行うことが

できます。プログラムのシグネチャが定義データベースで発見されなかった場合、ヒューリスティックアナライザは分離さ

れた仮想環境でプログラムの起動をシミュレーションします。この方法は安全であり、プログラムを実環境で実行する前

に影響を分析することが可能です。

新しい アクセスコントロールコンポーネントは外部 I/O デバイスへのユーザアクセスを監視します。管理者は、外部

USB ドライブ、マルチメディアデバイス、その他のデータ記憶デバイスへのアクセスを制限できます。

ファイアウォールコンポーネントとプロアクティブディフェンスに大幅な改良が加えられています。ファイアウォールコン

ポーネントでは全体的な有効性が高まり、IPv6 のサポートが追加されています。プロアクティブディフェンスでは、処理

されるイベントのリストが拡張されています。

アプリケーションの更新手順が改良されています。ほとんどの場合、コンピュータの再起動が不要になりました。

ICQ および MSN のトラフィックをスキャンする機能が追加されたため、IM クライアントを安全に使用できます。

インターフェイスの新機能:

新しいインターフェイスによって、アプリケーションの機能を簡単に利用できます。

Page 15

KA S P E R SK Y A NT I -VI R US F OR W I ND O W S W OR K S T A T IO N 6.0 MP 4

15

インターフェイスは、中小規模のネットワークから大規模な企業ネットワークまでを対象に、管理者のニーズを考慮して再

設計されています。

Kaspersky Administration Kit の新機能:

Kaspersky Administration Kit を使用すると、企業のアンチウイルスシステムの管理が簡単でシンプルなものになりま

す。管理者は、この製品を使って、リモートユーザやモバイルユーザも含め、何万ものノードが存在する企業ネットワーク

を、その規模に関係なく一元管理できます。

製品を最新の定義データベースとともにリモートインストールする機能が追加されました。

リモートコンピュータへのインストール時の製品管理機能が改善されました (ポリシー構造が改善されました)。

アンチスパムコンポーネントとアンチスパイコンポーネントをリモート管理できるようになりました。

ポリシーの作成時に既存のアプリケーション設定ファイルを使用できる機能が追加されました。

更新タスク (グループタスク) の設定時にモバイルユーザ向けの設定を作成するオプションが実装されました。

クライアントコンピュータのポリシー処理とグループタスクを、一度の処理で一時的に無効化できる機能が追加されまし

た (パスワードの入力が必要です)。

KASPERSKY ANTI-VIRUS の防御機能の構成要素

Kaspersky Anti-Virus の保護機能は、脅威の発生源を考慮に入れて構築されています。つまり、それぞれの脅威を監視して必

要な処理を実行する個別のアプリケーションコンポーネントによって脅威に対処し、各発生源からのユーザデータに対する悪影響

を未然に防ぎます。すべてのコンポーネントで簡単な設定オプションを使用した柔軟なセットアップが可能であり、特定ユーザの

ニーズや、企業全体としてのニーズに合わせることができます。

Kaspersky Anti-Virus には以下のコンポーネントが含まれています:

プロテクションコンポーネント (15 ページを参照) - コンピュータ上のすべてのチャネルのデータ送信とデータ交換をリア

ルタイムモードで処理する防御機能を提供します。

ウイルススキャンタスク (16 ページ)を参照 - コンピュータ、または個別のファイル、ディスク、領域でウイルスをスキャ

ンします。

更新処理 (16 ページを参照) - マルウェア、ネットワーク攻撃、スパムメッセージの検知に使用される定義データベース、

さらに内部アプリケーションモジュールを、最新の状態に保ちます。

サポート機能 (「アプリケーションのサポート機能」、16 ページを参照)。アプリケーションの操作と機能の拡張について、

情報を提供します。

プロテクションコンポーネント

次のプロテクションコンポーネントによって、リアルタイムにコンピュータが防御されます:

ファイルアンチウイルス (40 ページを参照)

ファイルアンチウイルスはコンピュータのファイルシステムを監視します。コンピュータ上で開き、実行し、保存することができ

るすべてのファイルと、接続されているすべてのディスクドライブがスキャンされます。ファイルにアクセスしようとする試みが

それぞれインターセプトされ、既知のウイルスがないかファイルがスキャンされます。ファイルをさらに処理できるのは、ファイ

ルが感染していない場合、またはアプリケーションで正しく処理された場合だけです。なんらかの理由でファイルを感染駆除

できない場合、ファイルは削除され、そのファイルのコピーがバックアップに保存されるか、隔離フォルダに移動されます。

メールアンチウイルス (49 ページを参照)

メールアンチウイルスは、コンピュータが送受信する メールメッセージをすべてス キャンします。このコン ポーネントは、マル

ウェアがないかどうかメールを分析します。危険なオブジェクトが含まれていない場合にだけ、受信者はメールを受け取りま

す。さらにこのコンポーネントは、メールメッセージを分析してフィッシングも検知します。

ウェブアンチウイルス (56 ページを参照)

ウェブアンチウイルスは Web サイトで、スクリプトが脅威をもたらす場合はインターセプトして遮断します。すべての HTTP

トラフィックが入念に検査されます。さらにこのコンポーネントは、Web ページを分析してフィッシングも検知します。

Page 16

ユ ー ザ ガ イ ド

16

プロアクティブディフェンス (61 ページを参照)

プロアクティブディフェンスを使用すると、悪意あるアクティビティが実行される前に 新しいマルウェアを検知できます。このコ

ンポーネントは、コンピュータにインストールされているすべてのアプリケーションの動作を監視して分析するように設計され

ています。アプリケーションによって実行された処理から判断して、潜在的に危険なアプリケーションかどうかが判定されます。

そのため、コンピュータは既知のウイルスだけでなく、まだ発見されていない新しいウイルスからも保護されます。

アンチスパイ (69 ページ)

アンチスパイは、不正な広告 (バナー広告やポップアップウィンドウ) を追跡し、有料の Web サイトへの接続を試みるダイ

アラーをインターセプトして、それらを遮断します。

アンチハッカー (72 ページを参照)

アンチハッカーは、インターネットやその他のネットワークで使用中のコンピュータを保護します。着信接続と発信接続が監視

され、ポートとデータパケットがスキャンされます

アンチスパム (87 ページを参照)

アンチスパムは、コンピュータにインストールされているメールクライアントに統合され、スパムがないかどうかすべての受信

メールメッセージを監視します。スパムが含まれるメッセージには、特別なヘッダーが付きます。アンチスパムのスパム処理

の設定オプション (自動削除、特別なフォルダへの移動など) も用意されています。さらにこのコンポーネントは、メールメッ

セージを分析してフィッシングも検知します。

デバイスコントロール (61 ページ)

このコンポーネントは、コンピュータに取り付けられている外部デバイスに対するユーザのアクセスを監視します。アプリケー

ションから外部デバイス (USB、Firewire、Bluetooth など) へのアクセスを制限します。

ウイルススキャンタスク

ウイルスがないかコンピュータを定期的にスキャンすることは、非常に重要です。これは、たとえばセキュリティレベルが低く設定さ

れているなどの理由で、プロテクションコンポーネントによって検知されなかったマルウェアが蔓延する可能性を排除するために必

要なことです。

Kaspersky Anti-Virus には次のスキャンタスクが用意されています:

スキャン

ユーザが選択したオブジェクトをスキャンします。コンピュータのファイルシステム内のどのオブジェクトでもスキャンできます。

完全スキャン

システム全体の完全なスキャン。デフォルトでスキャンされるオブジェクトは、システムメモリ、起動時に読み込まれるプログラ

ム、システムバックアップ、メールデータベース、ハードディスク、リムーバブルディスク、およびネットワークドライブです。

クイックスキャン

オペレーティングシステムのスタートアップオブジェクトのウイルススキャン。

更新処理

ネットワーク攻撃を遮断し、ウイルスやその他のマルウェアを削除するには、Kaspersky Anti-Virus を定期的に更新する必要が

あります。更新処理コンポーネントは、この目的のために設計されています。このコンポーネントは、アプリケーションで使用される

定義データベースとモジュールの更新を管理します。

更新配布サービスを利用する と、カスペルスキーのサーバからダウンロードした定義データベースの更新とアプリケーションモ

ジュールをローカルフォルダに保存し、その後ネットワーク上の他のコンピュータにフォルダへのアクセス権限を与えることで、ネッ

トワークトラフィックを削減できます。

アプリケーションのサポート

Kaspersky Anti-Virus にはいくつかのサポート機能が用意されています。これらの機能は、アプリケーションを最新の状態に保ち、

アプリケーションの機能を拡張し、アプリケーションを使用するユーザを支援するように設計されています。

Page 17

KA S P E R SK Y A NT I -VI R US F OR W I ND O W S W OR K S T A T IO N 6.0 MP 4

17

データファイルとレポート

アプリケーションの使用時は、各プロテクションコンポーネント、スキャンタスク、およびアプリケーション更新によってレポート

が作成されます。レポートには実行された処理とその結果が示されるので、それを参考にすれば、各 Kaspersky Anti-Virus

コンポーネントがどのように動作しているのかを詳細に把握できます。問題が発生した場合はカスペルスキーにレポートを送

信できるため、スペシャリストが状況を詳しく調査し、可能な限りすばやい支援を提供できます。

危険だと疑われるファイルはすべて、隔離フォルダと呼ばれる特別な保管領域に移動されます。コンピュータの感染を避ける

ため、これらのファイルは暗号化された形式で隔離フォルダに保存されます。ウイルスがないかこれらのオブジェクトをスキャ

ンし、以前の場所に復元したり、削除したりできます。また、自分で隔離フォルダにファイルを置くこともできます。ウイルスス

キャンの結果、感染していないことが判明したファイルは、以前の場所に自動的に復元されます。

バックアップフォルダには、Kaspersky Anti-Virus によって感染駆除されたファイルと削除されたファイルのコピーが保持さ

れます。これらのコピーは、必要に応じてファイルを復元したり感染状況を確認したりできるようにするために作成されます。

ファイルのバックアップも、以後の感染を防ぐために暗号化された形式で保存されます。

ファイルをバックアップフォルダから元の場所に復元したら、コピーを削除してかまいません。

レスキューディスク

レスキューディスクは、感染した x86 互換コンピュータのスキャンと感染駆除を目的としています。感染のレベルが深刻で、

アンチウイルスアプリケーションやマルウェア削除ユーティリティを使用してコンピュータの感染を駆除できない と考えられる

場合はこれを使用する必要があります。

ライセンス

Kaspersky Anti-Virus を購入すると、カスペルスキーとの使用許諾契約を結ぶことになります。使用許諾契約書には、アプ

リケーションの使用と、指定の期間における定義データベースの更新およびテクニカルサポートへのアクセスについて規定さ

れています。アプリケーションの全機能を使用するために必要な使用条件とその他の情報は、ライセンスに含まれています。

[ライセンス] 機能を使用すると、現在のライセンスに関する詳細情報の表示、新しいライセンスの購入、既存ライセンスの更

新が可能です。

サポート

Kaspersky Anti-Virus のすべての登録ユーザは、テクニカルサポートサービスを利用できます。テクニカルサポートを受ける

ことができる場所の情報を確認するには、[サポート] 機能を使用します。

Page 18

18

KASPERSKY ANTI-VIRUS 6.0 のインストール

このセクションの内容

インストールウィザードを使用したインストール .................................................................................................................... 18

コマンドラインからのインストール ....................................................................................................................................... 21

グループポリシーオブジェクトエディタを使用したインストール .............................................................................................. 21

Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 は、次の方法でコンピュータにインストールできます:

ローカルインストール – コンピュータごとにインストールを実行します。インストールを実行して完了するには、そのコン

ピュータに直接アクセスする必要があります。ローカルインストールは、次のいずれかのモードで実行できます:

インタラクティブモード - インストールウィザード (「インストールウ ィザードを使用したインストール」、18 ページを

参照) を使用します。このモードでは、インストール時にユーザによる操作が必要です。

非インタラクティブモード - コマンドラインからインストールを実行します。インストール時にユーザによる操作は必要あ

りません (「コマンドラインからのインストール」、21 ページを参照)。

リモートインストール – 管理者のコンピュータからリモート管理されているネットワークコンピュータにインストールします。

次のものを使用します:

Kaspersky Administration Kit ソフトウェアセット (『Kaspersky Administration Kit 導入ガイド』を参照)

Microsoft Windows Server 2000/2003 のグループドメインポリシー (「グループポリシーオブジェクトエディタを使

用したインストール」、21 ページを参照)

Kaspersky Anti-Virus のインストール (リモートインストールを含む) を開始する前に、アクティブなアプリケーションをすべて閉じ

ることをお勧めします。

インストールウィザードを使用したインストール

Kaspersky Anti-Virus をコンピュータにインストールするには、製品 CD のインストールファイルを実行します。

インターネットからダウンロードしたインストールファイルを使ってインストールする場合も、CD からインストールする場合と同じで

す。

セットアッププログラムは、標準の Windows ウィザードとして実装されています。各ウィンドウ内にあるボタンのセットを使って、イ

ンストールプロセスを制御できます。次に各ボタンの目的を示します:

次へ – 処理を受け入れ、インストール手順の次の手順に進みます

戻る – インストール手順の前の手順に戻ります

キャンセル – インストールを取り消します

完了 – インストールプロセスを完了します

パッケージインストールの各手順については、次に詳しく説明します。

ステップ 1. インストール要件の確認

コンピュータに Kaspersky Anti-Virus をインストールする前に、コンピュータが最小要件を満たしているかどうかが検証されます。

また、ソフトウェアのインストールに必要な権限があるかどうかも検証されます。

インストール要件を満たしていない場合は、その通知が画面に通知されます。Kaspersky Anti-Virus のインストールを再度実行

する前に、すべての必須の更新 (Windows Update サービスを使用) および必須のプログラムをインストールすることをお勧め

します。

Page 19

KA S P E R S K Y A N T I -VI RUS 6 . 0 の イ ン ス ト ー ル

19

ステップ 2. インストールの開始ウィンドウ

システムの要件を完全に満たして いる場合は、インス トールファイルの起動直後に開始ウィン ドウが画面に表示され、そこに

Kaspersky Anti-Virus のインストール開始に関する情報が表示されます。

インストールを続行するには、[次へ] ボタンをクリックします。インストールを取り消すには、[キャンセル] ボタンをクリックします。

ステップ 3. 使用許諾契約書の確認

次のウィンドウには、ユーザとカスペルスキーとの使用許諾契約書が表示されます。内容を注意深く確認し、使用許諾契約書の

すべての条項に同意する場合は、[承諾する] チェックボックスをオン ( ) にして、[次へ] ボタンをクリックします。インストールが

続行されます。

インストールを取り消すには、[キャンセル] ボタンをクリックします。

ステップ 4. インストール先の指定

Kaspersky Anti-Virus のインストール先フォルダを指定します。デフォルトのパスは、次のとおりです:

<ドライブ> → [Program Files] → [Kaspersky Lab] →

[Kaspersky Anti-Virus 6.0 for Windows Workstations MP4] – 32 ビットシステムの場合

<ドライブ> → [Program Files (х86)] → [Kaspersky Lab] →

[Kaspersky Anti-Virus 6.0 for Windows Workstations MP4] – 64 ビットシステムの場合

[参照] ボタンをクリックして標準のフォルダ選択ウィンドウでフォルダを選択することも、表示されるフィールドにフォルダのパスを

入力して別のフォルダを指定することもできます。

インストール先フォルダを絶対パスで指定する場合は、パスの長さを 200 文字以内にしてください。パスに特殊文字を含めること

はできません。

インストールを続行するには、[次へ] ボタンをクリックします。

ステップ 5. 前回のインストール後に保存したアプリケーション設定の使用

以前のバージョンの Kaspersky Anti-Virus 6.0 の削除時にアプリケーション動作のプロテクション設定、定義データベース、アン

チスパムデータベースがコンピュータに保存されている場合、これらのオブジェクトを使用するかどうかを指定できます。

ここでは、この機能を有効にする方法について詳しく説明します。

以前のバージョンで変更されてコンピュータに保存されているプロテクション設定を使用するには、

[前回の保存された設定を使用します] チェックボックスをオン ( ) にします。

以前のバージョンを削除したときにアンチスパムデータベースを保存した場合は、保存したアンチスパムデータベースを使用する

こともお勧めします。アンチスパムの学習が不要になります。

作成済みのデータベースを使用する場合は、[前回の保存されたアンチスパムデータベースを使用します] チェックボックスをオン

( ) にします。

ステップ 6. インストールの種類の選択

すべてのコンポーネントをインストールするかどうかを選択します。2 つのインストールオプションがあります:

完全インストール - Kaspersky Anti-Virus コンポーネントをすべてインストールします。このインストールの詳細については、

ステップ 8 を参照してください。

カスタムインストール - インストールするコンポーネントを選択できます。詳細については、ステップ 7 を参照してください。

インストールモードを選択するには、該当するボタンをクリックします。

Page 20

ユ ー ザ ガ イ ド

20

ステップ 7. インストールするアプリケーションコンポーネントの選択

この手順は、[カスタムインストール] オプションを選択した場合にだけ実行します。

カスタムインストールの開始前に、インストールする Kaspersky Anti-Virus コンポーネントを選択する必要があります。デフォルト

では、すべてのプロテクションコンポーネント、ウイルススキャンコンポーネント、および Kaspersky Administration Kit 経由でリ

モート管理するためのネットワークエージェントが選択されます。

インストールするコンポーネントをさらに選択するには、コンポーネント名の横にあるアイコンをクリックしてメニューを表示し、

[ローカルディスクにインストールされます] を選択します。このインストールプログラムウィンドウの下部に、選択したコンポーネン

トで提供される保護の種類、およびインストールに必要な保管領域の容量が表示されます。

空きディスク容量の詳細を確認するには、[容量確認] ボタンをクリックします。ウィンドウが開いて情報が表示されます。

コンポーネントのインストールを取り消すには、コンテキストメニューから [全て の機能は利用できなくなります] オプションを選択

します。コンポーネントのインストールを取り消すと、多数の危険なプログラムから保護されなくなります。

インストールするコンポーネントの選択が完了したら、[次へ] ボタンをクリックします。インストールするコンポーネントのデフォルト

リストに戻るには、[リセット] ボタンをクリックします。

ステップ 8. MICROSOFT WINDOWS ファイアウォールの無効化

このステップを実行する必要があるのは、Kaspersky Anti-Virus のインストール先コンピュータでファイアウォールが有効になっ

ており、かつインストールするコンポーネントにアンチハッカーが含まれる場合です。

このステップでは Microsoft Windows ファイアウォールを無効にできます。Kaspersky Anti-Virus に含まれるアンチハッカーコ

ンポーネントがネットワークアクティビティ全体を保護するため、オペレーティングシステム内部でそれ以外の保護を設定する必要

はありません。

アンチハッカーをネットワークアクティビティの主要な保護ツールとして使用する場合は、[次へ] ボタンをクリックします。Microsoft

Windows ファイアウォールが自動的に無効になります。

Microsoft Windows ファイアウォールを使ってコンピュータを保護する場合は、[Windows ファイアウォールを無効にしない] オ

プションをオン ( ) にします。この場合、アンチハッカーコンポーネントはインストールされますが、アプリケーション動作の競合

を避けるために無効になります。

ステップ 9. その他のアンチウイルスアプリケーションの検索

このステップで、Kaspersky Anti-Virus と競合する可能性のある他のアンチウイルスプログラム (カスペルスキーの他のアプリ

ケーションを含む) が検索されます。

コンピュータでアンチウイルスアプリケーションが検知された場合は、そのリストが画面に表示されます。それらをアンインストール

してからインストールを続行できます。

検知されたアンチウイルスプログラムのリストの下にあるコントロールを使って、削除を自動的に実行するか手動で実行するかを

選択できます。

インストールを続行するには、[次へ] ボタンをクリックします。

ステップ 10. インストールの最終準備

コンピュータへのインストールの準備を完了します。

Kaspersky Anti-Virus 6.0 の初期インストールでは、[セルフディフェンスを有効にする] チェックボックス ( ) をオンにすること

をお勧めします。保護を有効にすると、インストールで何らかのエラーが発生した場合に正しいインストールロールバック手順を実

行できます。インストールを再度試みる場合は、このチェックボックスをオフにすることをお勧めします。

Page 21

KA S P E R S K Y A N T I -VI RUS 6 . 0 の イ ン ス ト ー ル

21

Windows リモートデスクトップを使ってリモートインストールを実行する場合は、[セルフディフェンスを有効にする] チェックボック

ス ( ) をオフにしておくことをお勧めします。オフにしておかないと、インストール手順が正しく実行されない場合や、まったく実行

されない場合があります。

インストールを続行するには、[インストール] ボタンをクリックします。

ネットワークトラフィックをインターセプトする Kaspersky Anti-Virus コンポーネントをインストールする場合は、現在のネットワー

ク接続が中止されます。中止された接続の大部分は、後で復元されます。

ステップ 11. インストールの完了

[インストールが完了しました] ウィンドウに、Kaspersky Anti-Virus のインストール完了に関する情報が表示されます。

初期設定ウィザードを実行するには、[次へ] ボタンをクリックします。

インストールを完了するために再起動が必要な場合は、特別な通知が画面に表示されます。

コマンドラインからのインストール

Kaspersky Anti-Virus for Windows Workstation 6.0 MP4 をインストールするには、コマンドラインで次の内容を入力しま

す:

msiexec /i <package_name>

インストールウィザードが実行されます (「インストールウィザードを使用したインストール」、18 ページを参照)。インストールが完

了したら再起動する必要があります。

非インタラクティブモードで (インストールウィザードを起動せずに) インストールするには、次の内容を入力します:

msiexec /i <package_name> /qn

この場合、インストールが完了したらコンピュータを手動で再起動する必要があります。コンピュータを自動的に再起動するには、

コマンドラインに次の内容を入力します:

msiexec /i <package_name> ALLOWREBOOT=1 /qn

再起動を自動的に実行できるのは、インストールを非インタラクティブモード (/qn キーを指定) で実行する場合だけです。

パスワードを指定してインストールする (アプリケーションの削除権限を確認する) には、次の内容を入力します:

msiexec /i <package_name> KLUNINSTPASSWD=****** – インタラクティブモードでインストールする場合

msiexec /i <package_name> KLUNINSTPASSWD=****** /qn – 非インタラクティブモードでインストールしてコン

ピュータを再起動しない場合

msiexec /i <package_name> KLUNINSTPASSWD=****** ALLOWREBOOT=1 /qn – 非インタラクティブモードで

インストールしてからコンピュータを再起動する場合

Kaspersky Anti-Virus を非インタラクティブモードでインストールする場合は、一般的なインストール設定が指定されたファイル

setup.ini (22 ページを参照)、設定ファイル install.cfg (「プロテクション設定のインポート」、170 ページを参照)、およびライセン

スキーファイルの読み取りがサポートされます。これらのファイルは、Kaspersky Anti-Virus インストールパッケージと同じフォル

ダに置く必要があります。

グループポリシーオブジェクトエディタを使用したインストール

グループポリシーオブジェクトエディタを使用すると、ドメインを構成する企業のコンピュータに対して、Kaspersky Administration

Kit を使用せずに Kaspersky Anti-Virus をインストール、更新、および削除できます。

Page 22

ユ ー ザ ガ イ ド

22

アプリケーションのインストール

Kaspersky Anti-Virus をインストールするには:

1. コンピュータ上にドメインコン トローラとして機能 する共有ネットワークフォルダ を作成して、 msi 形式の Kaspersky

Anti-Virus インストールパッケージを配置します

このディレクトリに Kaspersky Anti-Virus のインストール設定のリストを含むファイル setup.ini (22 ページを参照)、設

定ファイル install.cfg (「プロテクション設定のインポート」、170 ページを参照)、およびライセンスキーファイルを配置

することもできます。

2. 標準の MMC コンソールでグループポリシーオブジェクトエディタを開きます (このエディタの詳しい操作方法について

は、Microsoft Windows Server のヘルプシステムを参照してください。)

3. 新規パッケージを作成します。これを実行するには、コンソールツリーで [グループポリシーオブジェクト] →

[コンピュータの構成] → [ソフトウェアの構成] → [ソフトウェアのインストール] の順に選択し、コンテキストメニューから

[作成] → [パッケージ] コマンドの順に選択します

表示されたウィンドウで、Kaspersky Anti-Virus インストールパッケージを格納する共有ネットワークフォルダへのパス

を指定します。[ソフトウェアの展開] ウィンドウで [割り当て] 設定を選択し、[OK] ボタンをクリックします

ドメイン内でコンピュータを次に登録するときに、各コンピ ュータにグループポリシーが適用されます。その結果、Kaspersky

Anti-Virus がすべてのコンピュータにインストールされます。

ファイル SETUP.INI の設定

コマンドライン またはグループポリ シーオブ ジェクトエディタか ら非インタラクティブ モードでイン ストールする場合、 Kaspersky

Anti-Virus インストールパッケージのディレクトリ内に存在するファイル setup.ini が使用されます。このファイルには、次の設定

が含まれます:

[Setup] – インストールの一般的な設定

InstallDir=<アプリケーションインストールフォルダへのパス>

Reboot=yes|no – インストールの完了時にコンピュータを再起動するかどうかを指定します (デフォルトは再起動しな

い)。

SelfProtection=yes|no – インストール時に Kaspersky Anti-Virus セルフディフェンスを有効にするかどうかを指定し

ます (デフォルトはセルフディフェンスが有効)

NoKLIM5=yes|no – インストール時に Kaspersky Anti-Virus ネットワークドライバのインストールを取り消すかどうか

を指定します (デフォルトはドライバをインストールする)。アンチハッカー、メールアンチウイルス、ウェブアンチウイルス、

アン チスパムなど の アプリ ケ ー ショ ン コン ポーネントのネ ッ ト ワ ークト ラ フ ィックをイ ン タ ー セ プト す る NDIS 型の

Kaspersky Anti-Virus ネットワークドライバは、ユーザのコンピュータにインストールされたほかのアプリケーションやデ

バイスと競合する可能性があります。Microsoft Windows XP や Microsoft Windows 2000 が動作するコンピュータで

は、競合を避けるためにネットワークドライバのインストールを省略できます。

Microsoft Windows XP x64 Edition や Microsoft Vista が動作するコンピュータでは、このオプションは使用できませ

ん。

[Components] – インストールするコンポーネントの選択。コンポーネントが指定されていない場合、完全インストールが実行さ

れます。1 つ以上のコンポーネントが指定されている場合、指定されていないコンポーネントはインストールされません

FileMonitor=yes|no – ファイルアンチウイルスコンポーネントのインストール

MailMonitor=yes|no – メールアンチウイルスコンポーネントのインストール

WebMonitor=yes|no – ウェブアンチウイルスコンポーネントのインストール

ProactiveDefence=yes|no – プロアクティブディフェンスコンポーネントのインストール

AntiSpy=yes|no – アンチスパイコンポーネントのインストール

AntiHacker=yes|no – アンチハッカーコンポーネントのインストール

AntiSpam=yes|no – アンチスパムコンポーネントのインストール

LockControl=yes|no – デバイスコントロールコンポーネントのインストール

Page 23

KA S P E R S K Y A N T I -VI RUS 6 . 0 の イ ン ス ト ー ル

23

[Tasks] – Kaspersky Anti-Virus タスクの有効化。タスクが指定されていない場合、インストール後にすべてのタスクが有効にな

ります。1 つ以上のタスクが指定されている場合、指定されていないタスクは無効になります。

ScanMyComputer=yes|no – 完全スキャンタスク

ScanStartup=yes|no – 簡易スキャンタスク

Scan=yes|no – スキャンタスク

Updater=yes|no – 定義データベースとアプリケーションモジュールのタスクを更新します

値 yes の代わりに値 1、on、enable、enabled も使用できます。また、値 no の代わりに値 0、off、disable、disabled も使用

できます

アプリケーションのバージョンの更新

Kaspersky Anti-Virus のバージョンを更新するには:

1. Kaspersky Anti-Virus 更新を含む、MSI 形式のインストールパッケージを共有ネットワークフォルダに置きます。

2. グループポリシーオブジェクトエディタを開いて、前述の手順で新規パッケージを作成します。

3. リストから新規パッケージを選択し、コンテキストメニューの [プロパティ] コマンドを選択します。パッケージプロパティの

ウィンドウ で [更新] タブを選択し、以前のバージョンの Kaspersky Anti-Virus のインストールパッケージを含むパッ

ケージを指定します。プロテクション設定を維持したまま Kaspersky Anti-Virus の更新バージョンをインストールするに

は、既存パッケージの上部にあるインストールオプションを選択します。

ドメイン内でコンピュータを次に登録するときに、各コンピュータにグループポリシーが適用されます。

アプリケーションの削除

Kaspersky Anti-Virus を削除するには:

1. グループポリシーオブジェクトエディタを開きます

2. コンソールツリー内で [グループポリシーオブジェクト] → [コンピュータの構成] → [ソフトウェアの構成] →

[ソフトウェアのインストール] の順に選択します

パッケージリストから Kaspersky Anti-Virus パッケージを選択してコンテキストメニューを開き、[すべてのタスク] →

[削除] コマンドの順に選択します。

[アプリケーションを削除しています] ウィンドウで、Kaspersky Anti-Virus に対して [直ちに、ソフトウェアをユーザーとコンピュー

タからアンインストールする] を選択します。これで、次回の再起動時に Kaspersky Anti-Virus が削除されます。

Page 24

24

使用の開始

このセクションの内容

初期設定ウィザード ........................................................................................................................................................... 24

コンピュータのウイルススキャン ......................................................................................................................................... 30

アプリケーションの更新 ..................................................................................................................................................... 30

ライセンスの管理 .............................................................................................................................................................. 31

セキュリティ管理 ............................................................................................................................................................... 31

保護の一時停止 ............................................................................................................................................................... 32

問題の解消:テクニカルサポート ........................................................................................................................................ 33

トレースファイルの作成 ..................................................................................................................................................... 33

アプリケーション設定の指定 .............................................................................................................................................. 33

アプリケーション動作レポート:データファイル ..................................................................................................................... 34

Kaspersky Anti-Virus の主な開発目標の 1 つは、アプリケーションの最適な設定を提供することでした。これにより、あらゆる知

識レベルのユーザが、貴重な時間を設定に費やすことなく、インストールの直後には確実にコンピュータを保護できます。

ただし、コンピュータの設定の詳細や、ユーザがコンピュータで行う作業には、それぞれ固有の事情がある可能性があります。こ

のため、予備的な設定を行うことによって、最も柔軟性が高く、個別の状況に合った方法でコンピュータを保護することをお勧めし

ています。

予備的な設定を簡単に行えるように、これらの設定はアプリケーションのインストール手順の完了時に開始される統合型インター

フェイスである初期設定ウィザードにまとめられています。ウィザードの指示に従って、アプリケーションのアクティベーション、更新

設定の変更、パスワードを使用したアプリケーションへのアクセスの制限、およびその他の設定の編集を行うことができます。