Kaspersky lab ANTI-VIRUS 5.5 for Linux, ANTI-VIRUS 5.5 for FreeBSD, ANTI-VIRUS 5.5 for OpenBSD Mail Servers User Manual [de]

KASPERSKY LAB

Kaspersky Anti-Virus® 5.5 for Linux, FreeBSD

and OpenBSD Mail Servers

HANDBUCH FÜR ADMINISTRATOREN

KASPERSKY ANTI-VIRUS® 5.5 FOR

LINUX, FREEBSD AND OPENBSD MAIL SERVERS

Handbuch für

Administratoren

© Kaspersky Lab Ltd.

http://www.kaspersky.com/de/

Redaktionsdatum: Juni 2005

Inhalt

KAPITEL 1. KASPERSKY ANTI-VIRUS® FOR LINUX, FREEBSD AND

OPENBSD MAIL SERVERS ....................................................................................... 5

1.1. Was ist neu in Version 5.5..................................................................................... 6

1.2. Hardware- und Softwarevoraussetzungen........................................................... 7

1.3. Lieferumfang.......................................................................................................... 8

1.4. Service für registrierte Benutzer............................................................................ 9

1.5. Textgestaltung .....................................................................................................10

KAPITEL 2. TYPISCHE EINSATZMÖGLICHKEITEN DES PRODUKTS.................. 12

2.1. Interne Architektur von Kaspersky Anti-Virus®................................................... 12

2.2. Arbeit auf einem Server mit Mailsystem............................................................. 14

2.3. Arbeit als sekundärer Filter ................................................................................. 16

2.4. Arbeit auf einem separaten Server..................................................................... 17

2.5. Filterung der Mail aus externen Mailboxen......................................................... 19

KAPITEL 3. INSTALLATION VON KASPERSKY ANTI-VIRUS®................................ 22

3.1. Installation der Anwendung auf einem Linux-Server .........................................22

3.2. Installation der Anwendung auf einem FreeBSD- oder OpenBSD-Server....... 23

3.3. Installationsprozess............................................................................................. 23

3.4. Konfiguration der Anwendung ............................................................................ 24

KAPITEL 4. KONFIGURATION NACH DER INSTALLATION.................................... 26

4.1. Standardeinstellungen des Produkts.................................................................. 26

4.2. Installation / Aktualisierung der Antiviren-Datenbanken..................................... 28

4.3. Konfiguration der gemeinsamen Arbeit mit Webmin ......................................... 29

4.4. Manuelle Integration des Produkts in Mailsysteme............................................ 29

4.4.1. Integration in das Mailsystem sendmail....................................................... 30

4.4.2. Integration in das Mailsystem qmail............................................................. 31

4.4.3. Integration in das Mailsystem Postfix........................................................... 32

4.4.4. Integration in das Mailsystem Exim ............................................................. 32

4.4.5. Konfiguration von Kaspersky Anti-Virus® zur Integration in das

Mailsystem ....................................................................................................33

3 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

KAPITEL 5. ARBEIT MIT KASPERSKY ANTI-VIRUS®............................................... 35

5.1. Aktualisierung der Antiviren-Datenbanken ......................................................... 35

5.1.1. Komponente zum Update der Antiviren-Datenbanken keepup2date ........ 36

5.1.2. Empfohlene Einstellungen der Komponente keepup2date ........................ 37

5.1.3. Planung von Updates der Antiviren-Datenbanken mit Hilfe von cron ........ 39

5.1.4. Einmalige Aktualisierung der Antiviren-Datenbanken................................. 39

5.1.5. Erstellen eines Netzwerkordners zum Speichern und Kopieren der

Antiviren-Datenbanken ................................................................................. 40

5.2. Antivirenschutz des Mailverkehrs des Servers .................................................. 41

5.2.1. Nur virusfreie und desinfizierte E-Mails sollen zugestellt werden............... 42

5.2.2. Infizierte E-Mails zustellen............................................................................ 44

5.2.3. Zustellung von Nachrichten, die ein kennwortgeschütztes Archive

enthalten........................................................................................................ 45

5.2.4. Zustellung von Nachrichten an Adressaten sperren ................................... 46

5.2.5. E-Mails zusätzlich nach dem Typ der Anlagen filtern ................................. 47

5.3. Antivirenschutz von Dateisystemen.................................................................... 50

5.3.1. Untersuchung von Dateien auf Befehl......................................................... 51

5.3.2. Tägliche Untersuchung eines Verzeichnisses nach Taskplan (cron)......... 52

5.3.3. Zusätzliche Optionen: Verwendung von Skriptdateien ............................... 52

5.3.3.1. Desinfektion infizierter Archiv-Objekte ..................................................52

5.3.3.2. Senden einer Benachrichtigung an den Administrator......................... 53

5.3.4. Verschieben von Objekten in ein separates Verzeichnis (Quarantäne)..... 54

5.3.5. Modus zum Erstellen von Sicherheitskopien............................................... 55

5.4. Verwaltung von Lizenzschlüsseln....................................................................... 56

5.4.1. Lizenzierungsmechanismus......................................................................... 57

5.4.2. Anzeige von Informationen über den Lizenzschlüssel................................ 58

5.4.3. Lizenzverlängerung ......................................................................................60

KAPITEL 6. ERWEITERTE EINSTELLUNGEN........................................................... 62

6.1. Konfiguration des Antivirenschutzes für den Mailverkehr.................................. 62

6.1.1. Erstellen von Benutzergruppen.................................................................... 64

6.1.2. Modus zur Untersuchung und Desinfektion von Nachrichten..................... 65

6.1.3. Aktionen für Mail-Nachrichten ...................................................................... 66

6.1.4. Benachrichtigung an Absender, Empfänger und Administratoren .............68

6.2. Konfiguration des Antivirenschutzes für Serverdateisysteme ........................... 70

6.2.1. Untersuchungsbereich ................................................................................. 70

6.2.2. Modus zur Untersuchung und Desinfektion von Dateien............................ 72

Inhalt 4

6.2.3. Aktionen für Dateien ..................................................................................... 72

6.2.4. Modus zum Erstellen von Sicherheitskopien............................................... 74

6.3. Optimierung der Arbeit von Kaspersky Anti-Virus.............................................. 74

6.3.1. Verwendung der iChecker™-Datenbank .................................................... 75

6.3.2. Begrenzung der Serverbelastung ................................................................ 75

6.4. Konfiguration der Arbeit des Prozesses aveserver............................................ 76

6.4.1. Neustart von aveserver ................................................................................ 77

6.4.2. Zwangsläufiges Beenden der Arbeit von aveserver ................................... 77

6.5. Lokalisierung des Formats für Datums- und Uhrzeitanzeige............................. 77

6.6. Parameter für die Protokollerstellung von Kaspersky Anti-Virus®..................... 78

6.6.1. Format von Meldungen über das Scannen ................................................. 80

6.6.2. Format von Meldungen, die auf der Konsole angezeigt werden................ 82

6.6.3. Antiviren-Statistik der Anwendung............................................................... 82

KAPITEL 7. DEINSTALLATION VON KASPERSKY ANTI-VIRUS®........................... 84

KAPITEL 8. TESTEN DER FUNKTIONALITÄT VON KASPERSKY ANTI-VIRUS.... 85

KAPITEL 9. HÄUFIGE FRAGEN ÜBER DIE ARBEIT MIT DEM PRODUKT............. 87

ANHANG A. SCHÄDLICHE PROGRAMME IN UNIX-UMGEBUNG.......................... 94

A.1. Viren .................................................................................................................... 94

A.2. Trojanische Programme .....................................................................................96

A.3. Netzwürmer......................................................................................................... 97

ANHANG B. KASPERSKY LAB LTD............................................................................ 99

B.1. Andere Produkte von Kaspersky Lab ..............................................................100

B.2. Kontaktinformationen........................................................................................ 104

ANHANG C. INDEX..................................................................................................... 105

ANHANG D. ENDBENUTZER-LIZENZVERTRAG FÜR KASPERSKY ANTI-

VIRUS ....................................................................................................................... 106

Kapitel 1. Kaspersky Anti-Virus®

for Linux, FreeBSD and

OpenBSD Mail Servers

Kaspersky Anti-Virus® 5.5 for Linux, FreeBSD and OpenBSD Mail Servers

(im Folgenden auch Kaspersky Anti-Virus

Mail Servers genannt) dient der Antivirenbearbeitung des Mailverkehrs und der

Dateisysteme von Servern, die mit den Betriebssystemen Linux, FreeBSD oder

OpenBSD arbeiten und eines der folgenden Mailprogramme verwenden:

sendmail, postfix, qmail, exim.

Das Softwareprodukt erlaubt:

• Virus-Untersuchung aller gemounteten Dateisysteme, sowie von

eingehenden und ausgehenden E-Mail-Nachrichten als Teil des SMTPVerkehrs eines Servers.

• Erkennen infizierter, verdächtiger, beschädigter und durch Kennwort

geschützter Dateien, sowie von Dateien, durch deren Untersuchung ein

Fehler auftrat.

• Ausführen der Antivirenbearbeitung (Desinfektion) infizierter Objekte von

Dateisystemen und E-Mail-Nachrichten.

• Verschieben von infizierten, verdächtigen und beschädigten Objekten der

Serverdateisysteme und dessen Mailverkehrs in ein Quarantäne-

verzeichnis. Für den Mailverkehr können zusätzlich durch Kennwort

geschützte Dateien sowie Dateien, bei deren Untersuchung ein Fehler

auftritt, in die Quarantäne verschoben werden.

• Bearbeitung des Mailverkehrs in Übereinstimmung mit den Regeln, die für

Absender-Empfängergruppen festgelegt wurden.

• Organisation der zusätzlichen Filterung des Mailverkehrs nach Namen

und Typen der angehängten Dateien, und Anwendung separater

Bearbeitungsregeln auf ausgefilterte Objekte.

• Benachrichtigung von Absender, Empfänger und Gruppenadministrator

über eine Mail-Nachricht, die ein infiziertes, verdächtiges u.a. Objekt

enthält.

• Aktualisierung der Antiviren-Datenbanken. Als Updatequelle für die

Datenbanken dienen die Updateserver von Kaspersky Lab.

®

, Kaspersky Anti-Virus® for Unix

Kaspersky Anti-Virus® for Linux, FreeBSD and OpenBSD Mail Servers 6

Die Antiviren-Datenbanken werden während des Such- und Desinfektionsprozesses infizierter Dateien verwendet. Auf Basis der in den Datenbanken enthaltenen Einträge wird während der Untersuchung jede Datei

auf das Vorhandensein von Viren analysiert: Der Code der Datei wird mit

einem Code verglichen, der für einen bestimmten Virus charakteristisch

ist. Wenn eine Datei infiziert ist, führt das Programm seine Desinfektion

durch.

Es wird darauf hingewiesen, dass jeden Tag neue Viren auftauchen. Deshalb empfehlen wir, die Antiviren-Datenbanken täglich

zu aktualisieren, um den aktuellen Status des Produkts zu

gewährleisten.

• Konfiguration von Kaspersky Anti-Virus® über die Web-Oberfläche des

Programms Webmin und über die Konfigurationsdatei des Produkts.

1.1. Was ist neu in Version 5.5

In der Version Kaspersky Anti-Virus 5.5 for Linux, FreeBSD and OpenBSD

Mail Servers wurden im Vergleich zu Version 5.0 folgende Änderungen

vorgenommen:

• Neue Technologien zum Download der Antiviren-Datenbanken und

Programmmodule der Anwendung wurden integriert, darunter auch die

Integritätskontrolle der heruntergeladenen Datenbanken. Dadurch lassen

sich Einsparungen im Netzwerkverkehr erreichen (die Parameter wurden

der Komponente keepup2date hinzugefügt).

• Hinzugefügt wurde eine Option zum Erstellen eines Speichers für

Sicherheitskopien (Backup), in dem Kopien verdächtiger oder infizierter

Objekte vor der Desinfektion oder dem Löschen gespeichert werden

können. Dadurch lässt sich der Verlust von Originaldaten verhindern, falls

bei der Desinfektion unvorhersehbare Situationen eintreten.

• Um die Serverbelastung bei der Antivirenuntersuchung zu verringern,

wurden die Technologie iChecker und die zweistufige Cache-Speicherung

untersuchter Objekte integriert.

• Nun ist mit Hilfe des Programms Webmin die Anzeige einer Statistik über

die Virenaktivität für einen bestimmten Zeitraum möglich. Außerdem

können die Typen der Viren angezeigt werden, die bei der

Antivirenuntersuchung gefunden wurden.

• Eine Option zur Begrenzung der Anzahl von gleichzeitig im

Hintergrundmodus untersuchten Objekte wurde hinzugefügt. Dies erlaubt

eine Optimierung der Serverbelastung.

7 Kaspersky Anti-Virus

• Eine Option zur Generierung einer Liste der erkennbaren Viren wurde

hinzugefügt.

• Eine Option zur Auswahl des Protokolls (smtp oder Imtp) für die Funktion

der Komponente smtpscanner wurde hinzugefügt.

• Bei der Verwendung des Protokolls smtp wurde eine Option zur

Empfangsbestätigung für den Absender einer E-Mail-Nachricht realisiert.

• Hinzugefügt wurde eine Option, die es erlaubt, für jede Nachricht die

Virennamen und den ID-Code der Nachricht in einer Protokolldatei über

die Arbeit der Komponente smtpscanner zu speichern.

• Die Lizenzierungspolitik für die Anwendung wurde geändert. Es ist nicht

mehr notwendig, eine Liste der lizenzierten Benutzer zu erstellen und zu

aktualisieren. Diese Liste wird nun automatisch erstellt und gepflegt.

• Hinzugefügt wurde eine Option zur Auswahl des Typs der AntivirenDatenbanken (Standard-Datenbanken, erweiterte oder redundante

Datenbanken). Dabei kann der Typ der zu verwendenden AntivirenDatenbanken für jede Komponente der Anwendung separat festgelegt

werden.

• Zur Verwendung in Benachrichtigungen wurde ein neues Makro

hinzugefügt, welches das Einfügen aller Header der Ausgangsnachricht

erlaubt.

• Der Installations- und Deinstallationsprozess für die Anwendung wurde

wesentlich vereinfacht. Während des Deinstallationsprozesses werden

von der Anwendung die Konfigurationsdateien korrigiert und

Informationen über die Anwendung werden daraus entfernt.

• Bei der Installation der Anwendung besteht nun die Möglichkeit zum

Importieren der Einstellungen einer Vorgängerversion von Anti-Virus

(Version 4.0 oder 5.0). Dadurch wird erlaubt, wesentlich schneller eine

funktionsfähige Konfiguration zu erhalten.

• Die Anwendung erkennt bei der Installation, wenn Kaspersky Anti-Spam

bereits installiert ist und integriert diesen. Bei der Deinstallation wird die

vorhergehende Konfiguration wiederhergestellt.

®

for Linux, FreeBSD and OpenBSD Mail Servers

1.2. Hardware- und

Softwarevoraussetzungen

Für die Arbeit von Kaspersky Anti-Virus® sind folgende

Systemvoraussetzungen erforderlich:

Kaspersky Anti-Virus® for Linux, FreeBSD and OpenBSD Mail Servers 8

• Hardwarevoraussetzungen:

• Prozessor der Pentium-Klasse.

• Mindestens 32 MB Arbeitsspeicher.

• Mindestens 100 MB verfügbarer Festplattenspeicher.

• Softwarevoraussetzungen:

• Eines der folgenden Betriebssysteme:

! RedHat Linux (Version 9.0, Fedora Core 3, Enterprise

Linux Advanced Server 3), SuSE Linux (Version

Enterprise Server 9.0 und Professional 9.2), Linux

Mandrake Version 10.1 oder Debian GNU/Linux

(Version 3.0 updated (r4)

! FreeBSD Version 4.10 und 5.3

! OpenBSD Version 3.6

• Eines der folgenden Mailsysteme: sendmail Version 8.x, qmail

Version 1.03, Postfix Version nicht unter snapshot_20000529,

Exim Version 4.0.

• Utility which.

• Programm Webmin (www.webmin.com) – zur Remote-Admini-

stration von Kaspersky Anti-Virus®.

• Perl Version 5.0 und höher (www.perl.org) – zur Installation von

Kaspersky Anti-Virus® mit Hilfe von install.sh.

1.3. Lieferumfang

Das Softwareprodukt kann bei unseren Vertriebspartnern (als Hardcopy) oder in

einem Online-Shop (z.B. www.kaspersky.com/de

werden.

Wenn Sie das Produkt als Hardcopy erwerben, umfasst der Lieferumfang des

Softwareprodukts folgende Komponenten:

• versiegelter Umschlag mit Installations-CD (oder Disketten), welche die

Dateien des Softwareprodukts enthält.

• Handbuch für Administratoren.

• Lizenzschlüssel, im Lieferumfang der Distribution enthalten oder auf einer

speziellen Diskette gespeichert.

• Lizenzvertrag.

, Abschnitt E-Store) erworben

9 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

Bitte lesen Sie vor dem Öffnen des versiegelten Umschlags mit der CD (oder mit

den Disketten) sorgfältig den Lizenzvertrag.

Beim Erwerb des Produkts in einem Online-Shop kopieren Sie das Produkt von

der Kaspersky-Lab-Internetseite. Die Distribution enthält neben dem eigentlichen

Produkt auch das vorliegende Handbuch. Der Lizenzschlüssel ist entweder in

der Distribution enthalten oder wird nach Eingang der Bezahlung per E-Mail

zugesandt.

Der Lizenzvertrag ist eine rechtsgültige Vereinbarung zwischen Ihnen und

Kaspersky Lab Ltd., in der festgelegt wird, zu welchen Bedingungen Sie das von

Ihnen erworbene Softwareprodukt verwenden dürfen.

Bitte lesen Sie den Lizenzvertrag sorgfältig!

Wenn Sie den Bedingungen des Lizenzvertrags nicht zustimmen, können Sie die

Packung mit Kaspersky Anti-Virus® an den Händler zurückgeben, bei dem Sie

diese erworben haben, und der Kaufbetrag des Abonnements wird an Sie

zurückerstattet. Voraussetzung dafür ist, dass der versiegelte Umschlag mit der

Installations-CD nicht geöffnet wurde.

Durch das Öffnen der versiegelten Packung mit der Installations-CD oder die

Installation des Programms auf einem Computer stimmen Sie allen Bedingungen

des Lizenzvertrags zu.

1.4. Service für registrierte Benutzer

Kaspersky Lab Ltd. bietet seinen registrierten Kunden ein breites Spektrum an

Serviceleistungen, die eine gesteigerte Effektivität von Kaspersky Anti-Virus

ermöglichen.

Durch den Erwerb eines Abonnements werden Sie zum registrierten Programmbenutzer und können während der Gültigkeitsdauer Ihres Abonnements folgende

Leistungen in Anspruch nehmen:

• Nutzung neuer Versionen des betreffenden Softwareprodukts;

• Beratung bei Fragen zu Installation, Konfiguration und Benutzung des

betreffenden Produkts (per Telefon und E-Mail);

• Nachrichten über das Erscheinen neuer Softwareprodukte von Kaspersky

Lab und über das Auftauchen neuer Viren (Dieser Service gilt für

Benutzer, die den Newsletter von Kaspersky Lab Ltd. abonniert haben).

Die Beratung erstreckt sich nicht auf Fragen über Funktion und

Benutzung von Betriebssystemen und anderen Technologien.

®

Kaspersky Anti-Virus® for Linux, FreeBSD and OpenBSD Mail Servers 10

1.5. Textgestaltung

Bestimmte Textteile dieser Dokumentation sind in Abhängigkeit von ihrer

Bedeutung durch unterschiedliche Formatierungselemente hervorgehoben. Die

Textgestaltung wird in folgender Tabelle erläutert.

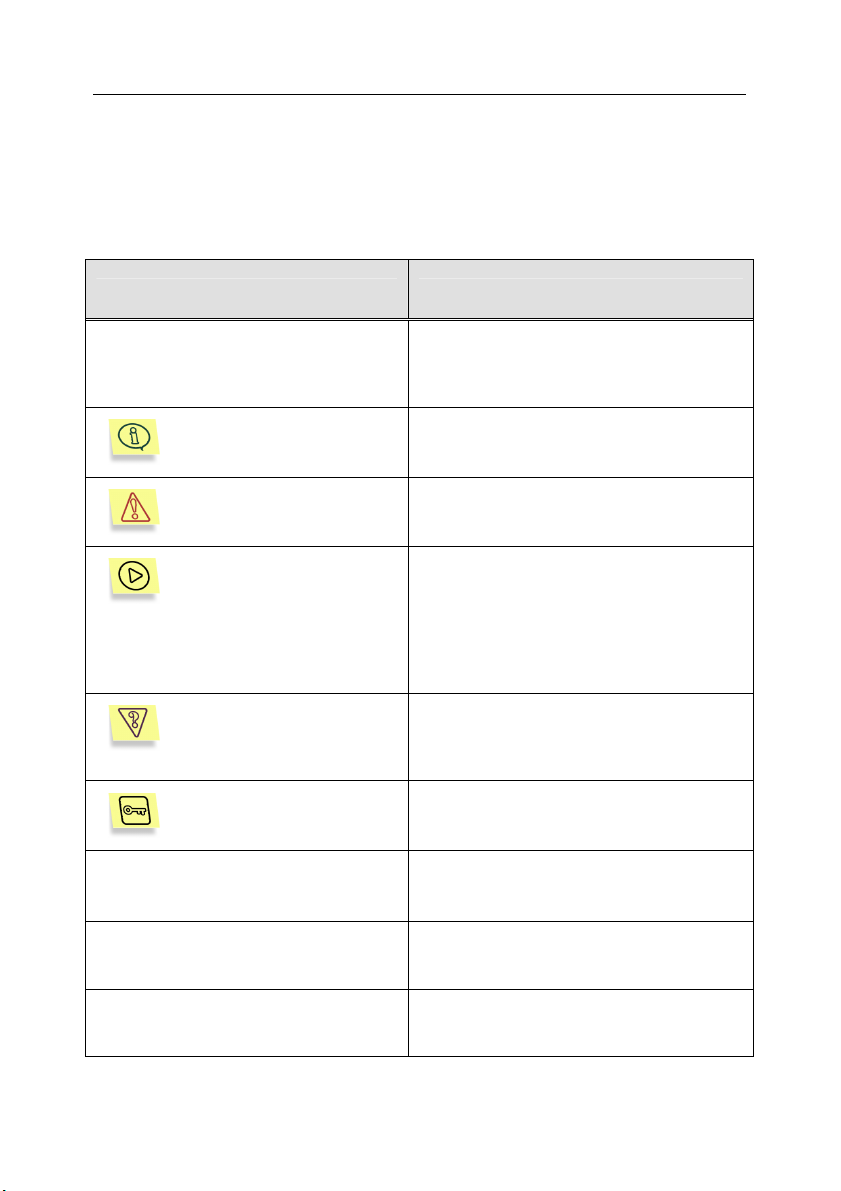

Formatierung Bedeutung

Fette Schrift

Hinweis.

Achtung

Um diese Aktion durchzuführen,

1. Schritt 1.

2. …

Aufgabe, Beispiel

Lösung

Name eines Bedienungselements –

Funktion des Bedienungselements.

Namen von Menüs, Menüelementen,

Dialogfenstern, Elementen von Dialogfenstern, usw.

Zusatzinformationen, Hinweise.

Sehr wichtige Informationen.

Beschreibung einer Folge von Schritten

und möglichen Aktionen, die vom

Benutzer durchgeführt werden.

Aufgabenstellung, Beispiel für die Realisierung der Optionen des Softwareprodukts.

Lösung der vorhergehenden Aufgabe.

Beschreibung des Konfigurationsbaums.

[Parameter] – Funktion des

Parameters.

Befehlszeilentext

Befehlszeilenparameter.

Text von Benutzereingaben in der

Befehlszeile.

11 Kaspersky Anti-Virus

Formatierung Bedeutung

®

for Linux, FreeBSD and OpenBSD Mail Servers

Text von Meldungen

Text von Konfigurationsdateien, Informationsmeldungen des Programms.

Kapitel 2. Typische

Einsatzmöglichkeiten des

Produkts

Abhängig von der Basisarchitektur des Mailservers bieten wir mehrere

Bereitstellungsvarianten von Kaspersky Anti-Virus

• für einen Server mit Mailsystem: Diese Variante wird verwendet, wenn auf

dem Server bereits eines der Mailsysteme sendmail, qmail, postfix oder

exim installiert und konfiguriert ist (s. Pkt. 2.2 auf S. 14).

• für einen separaten Server als sekundärer Filter: Die Verwendung dieser

Variante wird empfohlen, wenn der primäre Mailserver mit einem nicht

unterstützten Betriebs- und Mailsystem arbeitet (s. Pkt. 2.4 auf S. 17).

• für einen Server mit Mailsystem als sekundärer Filter: Diese

Organisationsvariante wird empfohlen, wenn auf dem Mailserver bereits

ein Mailfilter installiert ist, z.B. Kaspersky Anti-Spam (s. Pkt. 2.3 auf

S. 16).

• als Filter für externe Mailboxen: Diese Organisationsmethode eignet sich,

wenn die Benutzer des Mailservers über Mailboxen auf externen Servern

verfügen und der Antivirenschutz von heruntergeladenen Mail-Nachrichten erforderlich ist (s. Pkt. 2.5 auf S. 18).

In allen oben erwähnten Fällen kann Kaspersky Anti-Virus

des Mailverkehrs auch das Scannen aller gemounteten Dateisysteme durchführen.

Vor der ausführlichen Beschreibung der oben genannten Einsatzmöglichkeiten

betrachten wir mit dem Ziel der vollständigen Darstellung des Funktionsalgorithmus die interne Architektur von Kaspersky Anti-Virus®.

®

for Unix Mail Servers an:

®

neben der Filterung

2.1. Interne Architektur von

Kaspersky Anti-Virus

®

Bei der Arbeit mit Kaspersky Anti-Virus® stellt das präzise Verständnis des

Funktionsalgorithmus einen wichtigen Aspekt dar.

In diesem Abschnitt betrachten wir die interne Architektur des Produkts im

Kontext der Untersuchung des Mailverkehrs. Der Prozess zum Scannen von

13 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

Serverdateisystemen ist relativ unkompliziert und bedarf keiner getrennten

Erklärung.

®

Es ist zu erwähnen, dass Kaspersky Anti-Virus

nur der Filterung der Mail auf

Viren dient und keinen Mailagenten darstellt, der zum Empfang und Routing des

Mailverkehrs fähig ist. Dafür wird ein auf dem Server installiertes Mailsystem

verwendet, in das Anti-Virus nach der Installation integriert wird.

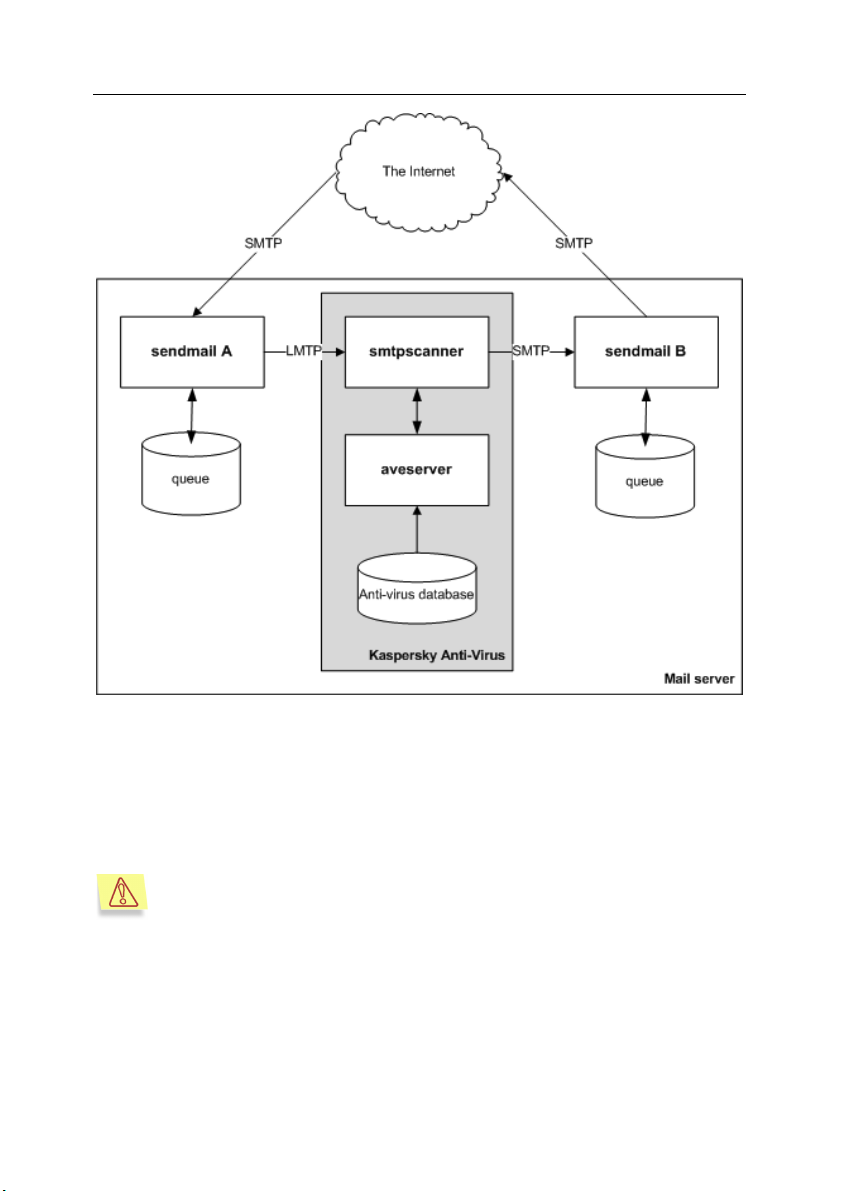

Am Beispiel des Mailsystems sendmail betrachten wir den Algorithmus der

internen Arbeit von Kaspersky Anti-Virus

®

for Unix Mail Servers nach dessen

Integration in das Mailsystem genauer (s. Abb. 1).

Es wird daran erinnert, dass während des Integrationsprozesses von

Anti-Virus in das Mailsystem sendmail die zusätzliche Konfigurationsdatei sendmail.cf.listen angelegt wird.

Beim Start von sendmail unter Verwendung dieser Konfigurationsdatei

nimmt das Mailsystem den Empfang des Servermailverkehrs vor und

leitet diesen zur Bearbeitung an Kaspersky Anti-Virus® weiter. Beim

Start mit der Originalkonfigurationsdatei (sendmail.cf) stellt es die MailNachrichten zu, die von Anti-Virus weitergeleitet wurden.

Der Funktionsalgorithmus lässt sich wie folgt beschreiben:

1. Der Mailverkehr wird vom Mailsystem sendmail (Konfigurationsdatei

sendmail.cf.listen) nach SMTP-Protokoll empfangen. sendmail erstellt

eine Warteschlange, in der die eingehende Mail gespeichert wird, und

übergibt sie nach Protokoll LMTP zur Bearbeitung an die Komponente

smtpscanner.

2. Die Komponente smtpscanner bearbeitet den Mailverkehr in Überein-

stimmung mit den Einstellungen. Der Scan- und Desinfektionsprozess

besitzt folgenden Ablauf:

• smtpscanner übergibt unter Verwendung des lokalen Sockets

den Dateinamen der Mail-Nachricht an die Komponente

aveserver.

• aveserver führt mit Hilfe der Antiviren-Datenbanken die

Untersuchung und Desinfektion des Objekts durch.

• smtpscanner erhält von aveserver einen Rückgabewert, der

den Dateistatus festlegt.

• Abhängig vom Status des Objekts führt smtpscanner auf Basis

der Einstellungen der Konfigurationsdatei Aktionen damit durch.

3. Der bearbeitete Mailverkehr wird zusammen mit Benachrichtigungen

über die Ergebnisse der Untersuchung und Desinfektion nach SMTPProtokoll an das Mailsystem sendmail (Konfigurationsdatei sendmail.cf)

übergeben, das die Zustellung des Mailverkehrs an die lokalen

Benutzer oder das Routing auf andere Mailserver vornimmt.

Typische Einsatzmöglichkeiten des Produkts 14

Abb. 1. Interne Architektur von Kaspersky Anti-Virus® for Unix Mail Servers

2.2. Arbeit auf einem Server mit

Mailsystem

Im Folgenden wird bei der Beschreibung der Arbeit und Konfiguration

von Kaspersky Anti-Virus® die Variante "Betrieb auf einem Server mit

Mailsystem" beschrieben!

®

Installation und Betrieb von Kaspersky Anti-Virus

Mailprogramm sind nur auf den unterstützten Betriebssystemen (Linux, FreeBSD

oder OpenBSD) möglich.

Als Mailsystem können folgende Programme verwendet werden: sendmail,

qmail, postfix oder exim.

auf einem Server mit

15 Kaspersky Anti-Virus

Diese Variante wird für Mailserver empfohlen, die unter

durchschnittlicher Last arbeiten.

®

for Linux, FreeBSD and OpenBSD Mail Servers

Werfen wir einen ausführlichen Blick auf das Funktionsschema von Kaspersky

Anti-Virus

®

mit einem der genannten Mailsysteme auf einem Server (s. Abb. 2).

Die Reihenfolge der Arbeit ist für eingehende und ausgehende Mail identisch

und umfasst folgende Etappen:

1. Der Mailverkehr geht entweder von anderen Servern oder aus dem

lokalen Netzwerk nach SMTP-Protokoll ein.

2. Das Mailsystem empfängt den Mailverkehr und übergibt ihn zur Bearbeitung an Kaspersky Anti-Virus

3. Kaspersky Anti-Virus

®

bearbeitet den Mailverkehr entsprechend der

®

.

Einstellungen und leitet ihn zusammen mit einer zusätzlichen Auswahl

von Benachrichtigungen an das Mailsystem zurück.

4. Das Mailsystem führt das Routing des Mailverkehrs auf einen externen

Server oder in die Mailboxen des lokalen Netzwerks durch.

Abb. 2. Schema der Arbeit von Kaspersky Anti-Virus® auf einem Server mit Mailsystem

Von obigem Funktionsschema ausgehend, sind bei der Installation von

Kaspersky Anti-Virus

®

folgende Einstellungen vorzunehmen (entweder während

des Installationsprozesses oder direkt danach):

®

• Festlegen des Ports des Mailservers, auf dem Kaspersky Anti-Virus

arbeiten soll.

• Festlegen des Ports des Mailsystems, auf dem es nach der Filterung die

Mail von Kaspersky Anti-Virus

®

empfängt.

Typische Einsatzmöglichkeiten des Produkts 16

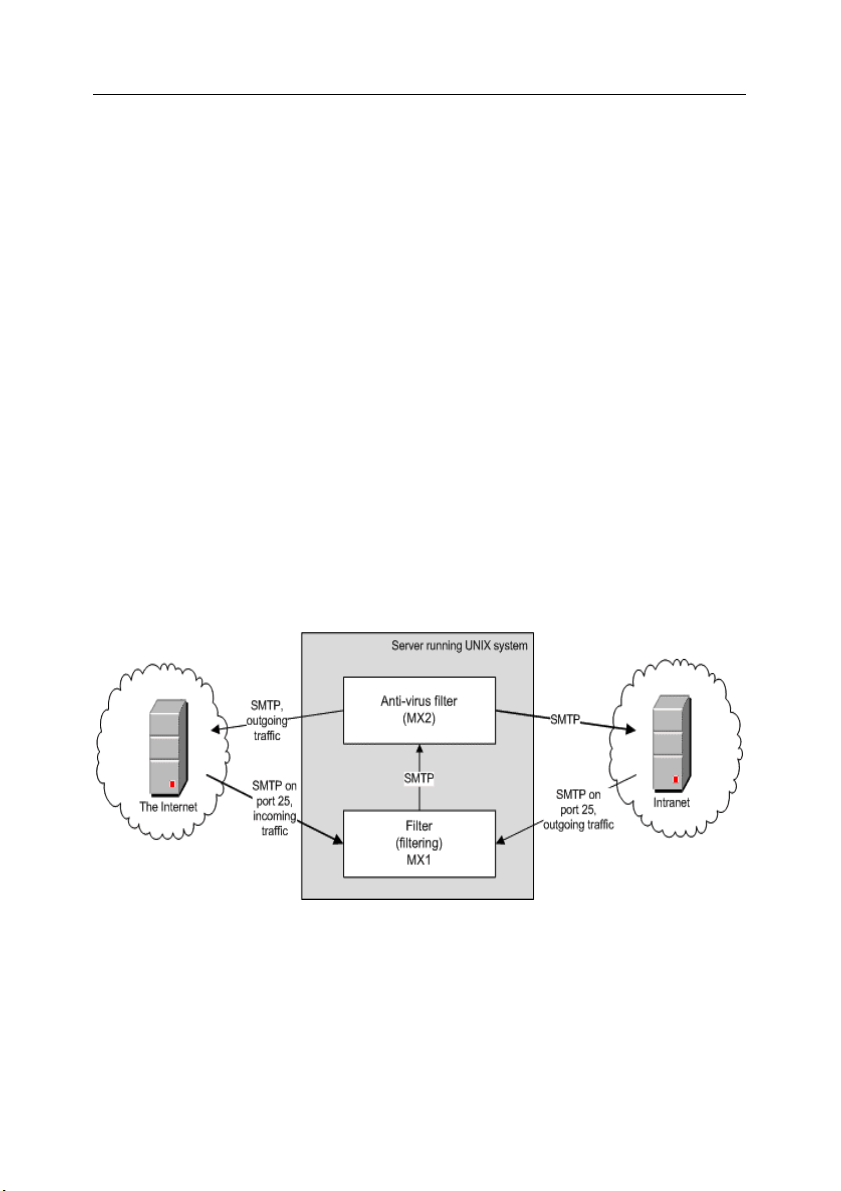

2.3. Arbeit als sekundärer Filter

Kaspersky Anti-Virus® kann sowohl als primärer wie auch als sekundärer Filter

verwendet werden. Wenn im Moment der Installation des Produkts auf Ihrem

Mailserver bereits ein Mail-Filter installiert war, dann muss festgelegt werden,

welcher Mail-Filter (Kaspersky Anti-Virus

installierte) der primäre und welcher der sekundäre Filter sein soll. Als Auswahlkriterium dient die Art der Filterung.

Der primäre Filter (wir nennen ihn hier MX1) ist jener, der den Mailverkehr auf

Basis der IP-Adresse des Absenders filtert. Ein solcher Filter wird als Primärfilter

auf Port 25 des Servers installiert. Er empfängt die auf dem Server eingehende

Mail, filtert sie und übergibt sie danach zur Bearbeitung an den sekundären

Filter. Der sekundäre Filter (wir nennen ihn hier MX2) wird auf dem gleichen Host

installiert wie der primäre, ihm werden aber eine andere IP-Adresse und ein

anderer Port zugewiesen.

Ist auf Ihrem Server kein Filter installiert, der auf der Absender-IP-Adresse

basiert, dann können Sie Kaspersky Anti-Virus

Wenn bereits in IP-Filter auf dem Server installiert ist, installieren Sie Anti-Virus

als sekundären Filter. Dieses Vorgehen ist dadurch begründet, dass nach der

Untersuchung durch Kaspersky Anti-Virus

IP-Adresse ausgeht. Folglich wäre eine IP-Filterung nach der

Antivirenbearbeitung sinnlos.

®

oder der bereits auf dem Server

®

als primären Filter installieren.

®

der gesamte Mailverkehr von einer

Abb. 3. Schema der Arbeit von Kaspersky Anti-Virus® als sekundärer Filter auf einem

Server mit Mailsystem

Nehmen Sie folgende Einstellungen für den primären und sekundären Filter vor:

• Konfiguration des primären Filters (MX1):

• Name des Hosts, auf dem der Filter installiert ist:

mx1.yourhost.domain;

17 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

• IP-Adresse des Filters: alle verfügbaren;

• Nummer des Ports, auf dem der Filter arbeitet: 25;

• Name des Hosts zum Senden der Mail:

mx2.yourhost.domain:10026.

• Konfiguration des sekundären Filters (MX2):

• Name des Hosts, auf dem der Filter installiert ist:

mx2.yourhost.domain;

• IP-Adresse des Filters: 127.0.0.1;

• Nummer des Ports, auf dem der Filter arbeitet: 10026;

• Name des Hosts, von dem Mail empfangen wird:

mx1.yourhost.domain.

Die Namen der Hosts für Filter MX1 und MX2 müssen unterschiedlich

sein, da der Server eine Nachricht nicht annimmt, wenn die Hosts im

Dialog helo/ehlo identische Namen besitzen. MX2 muss für MX1

vertrauenswürdig sein und umgekehrt, andernfalls wird die Zustellung

unmöglich sein.

2.4. Arbeit auf einem separaten

Server

Kaspersky Anti-Virus® for Unix Mail Servers kann die Filterung und Antivirenbearbeitung des Mailverkehrs auch dann vornehmen, wenn Ihr Mailserver mit

einem anderen Betriebssystem (z.B. Windows) arbeitet.

®

In diesem Fall wird Kaspersky Anti-Virus

der mit dem Betriebssystem Linux, FreeBSD oder OpenBSD arbeitet.

Um Empfang des Mailverkehrs und Senden des Mailverkehrs an den WindowsMailserver zu gewährleisten, wird auf dem separaten Server neben Anti-Virus

auch ein Mailsystem (sendmail, qmail, postfix oder exim) installiert und dessen

Integration mit Kaspersky Anti-Virus

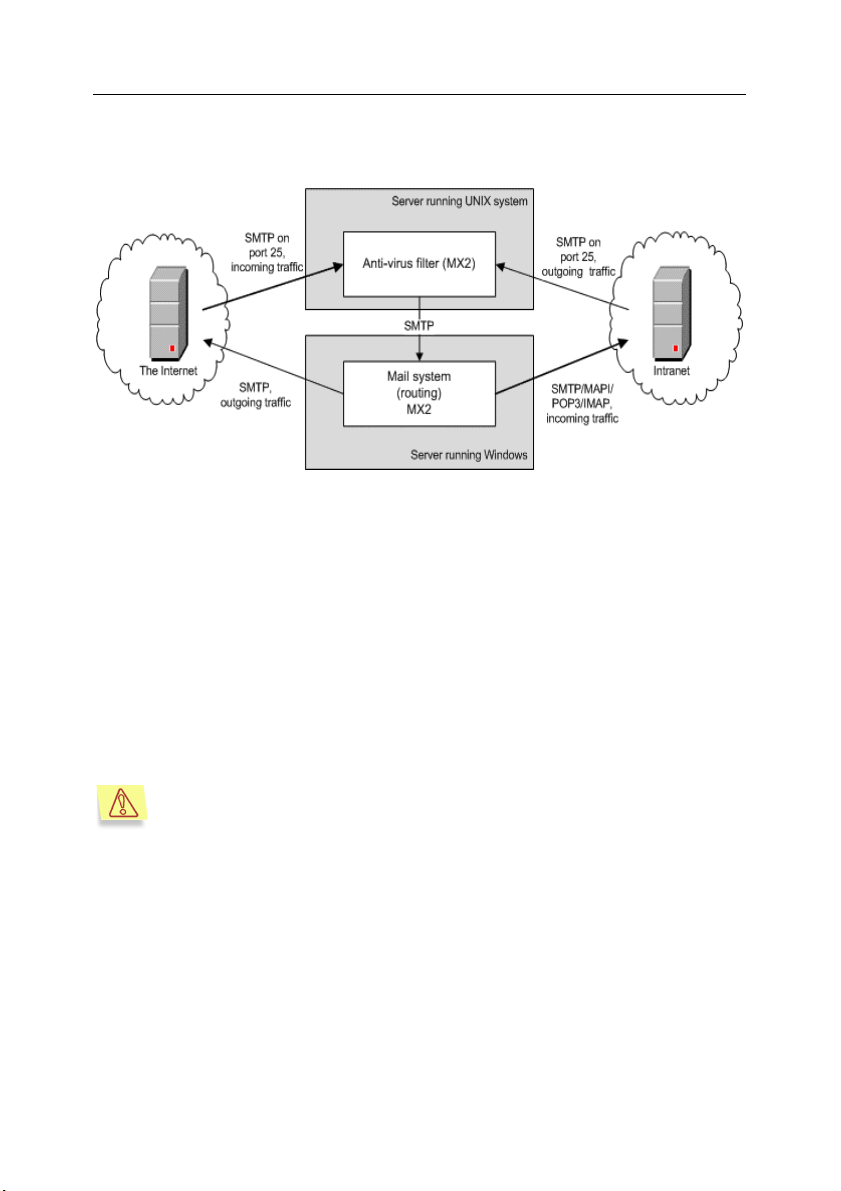

In diesem Fall gilt folgender Arbeitsablauf (s. Abb. 4):

• Der Mailverkehr geht auf dem Server ein, der mit einem Betriebssystem

der Unix-Familie arbeitet.

• Das Mailsystem (z.B. qmail) sendet ihn nach Protokoll LMTP zur

Bearbeitung an Kaspersky Anti-Virus

auf einem separaten Server installiert,

®

vorgenommen (s. Pkt. 4.4 auf S. 29).

®

.

Typische Einsatzmöglichkeiten des Produkts 18

• Die untersuchte Mail wird zusammen mit von Anti-Virus erstellten

Benachrichtigungen an das Mailsystem zurückgegeben, das diese zur

Zustellung oder weiterem Routing auf den Hauptmailserver weiterleitet.

Abb. 4. Schema der Arbeit von Kaspersky Anti-Virus®

auf einem separaten Server

Im obigen Schema ist der Server mit Kaspersky Anti-Virus® der Hauptserver, da

er den Empfang des Mailverkehrs und dessen Weiterleitung vornimmt. Der

Server mit MS Exchange ist der sekundäre Server und führt lediglich die

Zustellung aus.

®

Wenn Ihr Mailserver vor der Installation von Kaspersky Anti-Virus

von Briefen nach der Absender-IP-Adresse ausgeführt hat, dann muss der

Server mit Kaspersky Anti-Virus

®

als sekundärer verwendet werden. Der Grund

die Filterung

besteht darin: Wenn der Server mit Anti-Virus als Hauptserver verwendet wird,

gehen auf den sekundären Server (mit IP-Filterung) alle Mail-Nachrichten von

einer IP-Adresse ein, was eine Filterung unmöglich macht.

Wenn innerhalb Ihres lokalen Netzwerks Mailserver vorhanden sind,

dann müssen die MX-Einträge oder Parameter für die Weiterleitung auf

den Hauptserver verweisen, nicht auf den sekundären Server.

• Konfiguration des primären Filters (MX1):

• Name des Hosts, auf dem der Filter installiert ist:

mx1.yourhost.domain;

• Name des Hosts zum Senden der Mail:

mx2.yourhost.domain:25.

• Konfiguration des sekundären Filters (MX2):

• Name des Hosts, auf dem der Filter installiert ist:

mx2.yourhost.domain;

19 Kaspersky Anti-Virus

• Name des Hosts, von dem Mail empfangen wird:

mx1.yourhost.domain.

®

for Linux, FreeBSD and OpenBSD Mail Servers

2.5. Filterung der Mail aus externen

Mailboxen

Heutzutage sind externe Mailboxen auf Servern wie www.mail.ru, www.gmx.de,

www.hotmail.com u.a. weit verbreitet.

Wie kann beim Herunterladen infizierter Mail-Nachrichten aus solchen Mailboxen

eine Infektion verhindert werden? Tatsächlich wird solche Mail über das POP3Protokoll zugestellt, aber Kaspersky Anti-Virus

SMTP-Protokoll.

Zur Gewährleistung des Antivirenschutzes von externer Mail sind folgende

Maßnahmen erforderlich:

1. Schließen von Port 110. Den Benutzern wird einfacher Zugriff auf

die externe Mail gegeben, und die Arbeit des Gateway wird mit Hilfe

des Pakets fetchmail als Proxyserver für POP3 organisiert. Dieses

Paket lädt Mail-Nachrichten von externen Servern herunter und

sendet sie an den lokalen SMTP-Port weiter. Nach dem Eingang auf

dem SMTP-Port werden sie von Kaspersky Anti-Virus

Für die Filterung der Mails von externen Mailboxen sind ein

lokaler SMTP-Server und ein lokales Benutzerkonto auf dem

Computer erforderlich, auf dem das Paket fetchmail installiert ist!

Die Konfiguration von fetchmail ist sehr einfach: Im Verzeichnis

$HOME jedes Benutzers existiert die Datei .fetcmailrc, die

mindestens folgende Zeilen enthält:

set postmaster "user"

set bouncemail

set no spambounce

set properties ""

poll mail.that.is.free.ru with proto POP3

user 'remote_user' there with password

'pass12345' is 'user' here

poll mail2.that.is.free.ru with proto POP3

user 'remote_user2' there with password

'pass123452' is 'user' here

®

untersucht nur Mailverkehr nach

®

bearbeitet.

Typische Einsatzmöglichkeiten des Produkts 20

wobei:

• user – Benutzername im lokalen Netzwerk;

• mail.that.is.free.ru und mail2.that.is.free.ru – Name der Hosts,

von denen Mail abgeholt werden soll;

• remote_user und remote_user2 – Benutzernamen auf den

Hosts mail.that.is.free.ru und mail2.that.is.free.ru;

• pass12345 und pass123452 – Kennwörter für die

Benutzernamen remote_user und remote_user2.

Mit diesen Einstellungen holt das Programm fetchmail von den Hosts

mail.that.is.free.ru und mail2.that.is.free.ru Mail-Nachrichten ab und

sendet sie für den Benutzer user an das lokale SMTP. Dabei bleiben die

Felder der Mail-Nachricht (von, an usw.) unverändert. Von fetchmail wird

lediglich ein zusätzlicher Header received hinzugefügt. Der Benutzer

erhält die Briefe in der gleichen Form wie beim Empfang auf

herkömmliche Weise.

2. Angabe des Befehls fetchamail im crontab des Benutzers zum Start

z.B. alle 10-15 Minuten.

Zur Automatisierung des Konfigurationsprozesses des Programms fetchmail für

andere Benutzer, die externe Mailboxen verwenden, werden folgende Daten

benötigt:

• Name des externen Hosts, von dem fetchmail Mails abholen soll;

• Benutzername auf dem externen Host;

• Kennwort für den Benutzernamen.

Außerdem muss im Home-Verzeichnis jedes Benutzers die Datei .fetchmailrc mit

folgendem Inhalt vorhanden sein:

set postmaster "user"

set bouncemail

set no spambounce

set properties ""

Folgende Skriptdatei dient dem Hinzufügen von Einträgen über Mailboxen:

#!/bin/bash

echo "poll $1 with proto POP3 " >>$HOME/.fetchmailrc

echo "user '$2' with password '$3' is '$4'

here">>$HOME/.fetchmailrc

21 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

Wenn diese Skriptdatei mit folgenden Parametern gestartet wird: pop.mail.ru,

dan, secret, admin, dann werden Briefe für den Empfänger dan@mail.ru an die

Adresse admin@your_host.your_domain weitergeleitet.

Kapitel 3. Installation von

Kaspersky Anti-Virus®

Wir empfehlen Ihnen, vor dem Beginn der Installation von Kaspersky Anti-Virus®

for Unix Mail Servers Ihr System folgendermaßen vorzubereiten:

• Stellen Sie sicher, dass das System den Hardware- und Softwarevoraussetzungen für die Installation von Kaspersky Anti-Virus

(s. Pkt. 1.2 auf S. 5). Sollten bestimmte Anwendungen nicht installiert

sein, dann wird deren Installation empfohlen. Andernfalls ergeben sich

Einschränkungen der Anwendungsfunktionalität.

• Anfertigen von Sicherheitskopien der Konfigurationsdateien des

Mailsystems, das auf Ihrem Server installiert ist.

• Konfiguration der Internetverbindung.

• Beenden der Arbeit des Mailservers, in das die Integration von

Kaspersky Anti-Virus geplant ist.

• Anmeldung am System als Benutzer root.

Es wird empfohlen, die Installation des Produkts außerhalb der

Arbeitszeiten oder dann durchzuführen, wenn der Mailverkehr möglichst

gering ist!

®

entspricht

3.1. Installation der Anwendung auf

einem Linux-Server

Kaspersky Anti-Virus wird in drei Installationsvarianten geliefert: rpm, deb oder

tar.gz. Verwenden Sie diese abhängig von der Distribution des Betriebssystems.

Um die Installation von Kaspersky Anti-Virus aus dem rpm-Paket zu

starten, geben Sie in der Befehlszeile ein:

rpm –i <Name_der_Distributionsdatei>

Um die Installation von Kaspersky Anti-Virus aus dem deb-Paket zu

starten, geben Sie in der Befehlszeile ein:

23 Kaspersky Anti-Virus

dpkg –i <Name_der_Distributionsdatei>

Außerdem können Sie die für alle Linux-Betriebssysteme einheitliche

Standarddistribution verwenden. Diese Variante kann benutzt werden, wenn die

entsprechende Linux-Distribution von den Formaten rpm oder deb nicht

unterstützt wird (z.B. Slackware) oder wenn der Administrator den integrierten

Paket-Manager nicht verwendet.

Die universale Distribution von Kaspersky Anti-Virus wird als Archiv geliefert.

Das Archiv enthält einen Verzeichnisbaum der Distributionsdateien und das

Installationsskript install.sh, das die Installation vornimmt.

Um die Installation von Kaspersky Anti-Virus auf dem Server zu starten,

sind folgende Aktionen erforderlich:

1. Kopieren des Distributionsarchivs in einen Ordner des

Serverdateisystems und entpacken des Archivs.

®

for Linux, FreeBSD and OpenBSD Mail Servers

2. Starten des Installationsskripts:

install.sh.

3.2. Installation der Anwendung auf

einem FreeBSD- oder OpenBSDServer

Für Server, die mit dem Betriebssystem FreeBSD oder OpenBSD arbeiten, wird

die Distribution von Kaspersky Anti-Virus als pkg-Paket geliefert.

Um die Installation von Kaspersky Anti-Virus aus dem pkg-Paket zu

starten, geben Sie in der Befehlszeile ein:

pkg_add <Paketname>

3.3. Installationsprozess

Aus bestimmten Gründen kann der Installationsprozess mit einem

Fehlercode abgeschlossen werden. Vergewissern Sie sich in diesem

Fall, ob Ihr Computer die Hardware- und Softwarevoraussetzungen (s.

Pkt. 1.2 auf S. 7) erfüllt und ob die Anmeldung am System mit den

Rechten des Benutzers root erfolgte.

Die Installation der Anwendung auf einem Server umfasst folgende Etappen:

1. Kopieren der Distributionsdateien auf den Server.

Installation von Kaspersky Anti-Virus 24

2. Installation des Lizenzschlüssels.

Wenn kein Lizenzschlüssel installiert ist, wird der Konfigurationsprozess

nicht ausgeführt und die Arbeit mit der Anwendung ist nicht möglich.

Sollte der Lizenzschlüssel vorübergehend nicht vorhanden sein (z.B.

wenn die Anwendung über das Internet erworben wurde und der

Lizenzschlüssel noch nicht per E-Mail eingetroffen ist), dann kann er

nach dem Installationsprozess, direkt vor dem Beginn der Arbeit mit der

Anwendung installiert werden.

3. Konfiguration der Komponente keepup2date.

4. Installation (Update) der Antiviren-Datenbanken.

Denken Sie daran, die Antiviren-Datenbanken zu installieren, bevor

Sie mit der Verwendung der Anwendung beginnen. Die Suche und

Desinfektion von Viren basiert auf den Einträgen der AntivirenDatenbanken, die eine Beschreibung aller momentan bekannten

Viren und Methoden zur Desinfektion infizierter Objekte enthalten.

Ohne Antiviren-Datenbanken sind Untersuchung und Bearbeitung

von Dateien nicht möglich!

Beachten Sie, dass die automatische Konfiguration der Anwendung

nicht ausgeführt wird, wenn die Antiviren-Datenbanken nicht installiert

werden.

5. Installation des Moduls Webmin.

Das Modul zur entfernten Verwaltung zum Paket Webmin wird nur unter

der Bedingung installiert, dass sich Webmin im standardmäßigen

Ordner befindet. Nach der Installation des Moduls erfolgen

entsprechende Empfehlungen zur Konfiguration der gemeinsamen

Arbeit mit der Anwendung.

3.4. Konfiguration der Anwendung

Direkt nachdem das Kopieren der Distributionsdateien auf den Server

abgeschlossen wurde, wird die Systemkonfiguration ausgeführt. Abhängig vom

Paket-Manager wird die Konfigurationsetappe entweder automatisch gestartet

oder (wenn der Paket-Manager die Verwendung interaktiver Skripts nicht zulässt,

z.B. rpm) der Benutzer wird zu bestimmten zusätzlichen Aktionen aufgefordert.

In diesem Fall erscheinen entsprechende Meldungen auf dem Bildschirm.

Der Prozess zur Konfiguration der Anwendung umfasst:

• Suche nach dem installierten Mailserver und Überprüfung seiner Version

auf Übereinstimmung mit den Softwarevoraussetzungen.

• Suche und Anpassen der Konfigurationsdatei des Mailservers.

25 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

Wen bei der Systemkonfiguration bestimmte Zusatzangaben notwendig sind

(beispielsweise der Pfad der Konfigurationsdatei des Mailservers), dann werden

entsprechende Anfragen auf der Serverkonsole angezeigt. Bei inkorrekten

Antworten wird der Konfigurationsprozess abgebrochen.

Wenn alle oben beschriebenen Konfigurationsschritte erfolgreich abgeschlossen

wurden, ist die Anwendung zur Arbeit bereit und es erfolgen keine zusätzlichen

Meldungen. Die Konfigurationsdatei, die zum Lieferumfang der Anwendung

gehört, enthält alle für den Beginn der Arbeit erforderlichen Parameter.

Vergessen Sie nicht, den Mailserver neu zu starten, bevor die Arbeit

beginnt.

Kapitel 4. Konfiguration nach

der Installation

Während des Installationsprozesses erfolgt eine Analyse des Systems, auf dem

Kaspersky Anti-Virus

werden automatisch festgelegt. Für eine Reihe von Parametern der Konfigurationsdatei des Produkts wurden Standardwerte gewählt, welche die Arbeit mit

Anti-Virus möglichst komfortabel gestalten (s. Pkt. 4.1 auf S. 26).

Es wird empfohlen, vor Beginn der Arbeit mit dem Produkt die AntivirenDatenbanken zu installieren oder zu aktualisieren, falls dies nicht

bereits während der Installation erfolgte, und die Serverdateisysteme

auf das Vorhandensein von Viren zu scannen!

Vor Beginn der Arbeit mit dem Produkt sind allerdings noch folgende Aktionen

erforderlich:

• Integration von Kaspersky Anti-Virus

Server installiert ist.

• Erstellen einer Liste der lizenzierten Benutzer, deren eingehende und

ausgehende Mail auf Viren analysiert und desinfiziert wird.

Außerdem wird empfohlen, die gemeinsame Arbeit von Kaspersky Anti-Virus

mit dem Paket Webmin zu konfigurieren.

In diesem Kapitel beschreiben wir, welche Einstellungen für Kaspersky Anti-

®

Virus

als Standard gelten, und erläutern die für die Arbeit mit dem Produkt erfor-

derliche Konfiguration.

In den folgenden Beispielen werden die für Linux-Distributionen gültigen

Dateipfade verwendet.

®

installiert wird, und bestimmte Konfigurationsparameter

®

in das Mailsystem, das auf Ihrem

®

4.1. Standardeinstellungen des

Produkts

Alle Funktionsparameter von Kaspersky Anti-Virus® for Unix Mail Servers sind in

der Datei kav4mailservers.conf gespeichert. Dies ist die standardmäßig verwendete Konfigurationsdatei.

27 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

Sie können eigene Konfigurationsdateien anlegen und diese sowohl

beim Ausführen einer aktuellen Aufgabe wie auch als StandardKonfigurationsdatei verwenden.

Betrachten wir genauer, welche Parameter in dieser Datei als Standard gelten.

Ausgehend von den Angaben dieses Abschnitts können Sie feststellen, ob zur

optimalen Anpassung an die Anforderungen Ihres Unternehmens eine

zusätzliche Konfiguration von Kaspersky Anti-Virus

®

erforderlich ist (s. Kapitel 6

auf S. 62).

ANTIVIRENSCHUTZ VON SERVERDATEISYSTEMEN

®

In der Grundeinstellung ist Kaspersky Anti-Virus

so konfiguriert, dass

beim Start der entsprechenden Komponente (kavscanner) ohne

zusätzliche Befehlszeilenparameter die Antivirenuntersuchung der

Verzeichnisse und Dateisysteme des Servers erfolgt, wobei mit dem

aktuellen Verzeichnis begonnen wird.

Beim Fund von infizierten, verdächtigen oder beschädigten Dateien

werden entsprechende Meldungen auf der Konsole und in der

Protokolldatei angezeigt.

Beachten Sie, dass IN DER GRUNDEINSTELLUNG DIE

DESINFEKTION von gefundenen infizierten Dateien NICHT

durchgeführt wird!

ANTIVIRENSCHUTZ DES SERVERMAILVERKEHRS

Der Antivirenschutz des Mailverkehrs ist vor der Integration von

Kaspersky Anti-Virus

erörtern hier die nach der Integration für die Funktion des

®

in das Mailsystem NICHT MÖGLICH. Wir

Produkts als Standard gültigen Einstellungen.

Der Abschnitt [smtpscan.group:default] der Konfigurationsdatei

kav4mailservers.conf definiert das Vorhandensein der Gruppe default,

die für alle zu schützenden Benutzer des Mailservers gilt. In dieser

Gruppe werden folgende Regeln für die Antivirenuntersuchung und bearbeitung des Mailverkehrs festgelegt:

• Untersuchung von eingehenden und ausgehenden Mail-

Nachrichten.

• Beim Fund von infizierten Mail-Nachrichten erfolgt deren

Desinfektion.

• Desinfizierte Mail-Nachrichten werden den Adressaten und

dem Gruppenadministrator (postmaster@localhost) zugestellt,

wobei sie zusätzliche Benachrichtigungen darüber enthalten,

dass die Nachrichten durch Viren infiziert waren und erfolgreich

Konfiguration nach der Installation 28

desinfiziert wurden. Entsprechende Benachrichtigungen werden

auch an die Absender der Nachrichten gesandt.

• Wenn die Desinfektion einer Nachricht unmöglich ist, wird diese

gelöscht und an Absender, Gruppenadministrator und Empfänger wird eine entsprechende Benachrichtigung geschickt.

Alle Benachrichtigungen, welche die Untersuchung

von Mail-Nachrichten, deren Desinfektion und

sonstige die Mail betreffende Aktionen (Löschen,

Verschieben nach Quarantäne usw.) betreffen,

werden in der Grundeinstellung von der Adresse

MAILER-DAEMON@localhost abgesandt.

• Wenn während der Antivirenanalyse des Mailverkehrs

verdächtige, beschädigte oder durch Kennwort geschützte

Dateien, sowie Mail-Nachrichten, durch deren Untersuchung ein

Fehler auftrat, gefunden werden, dann werden diese gelöscht.

An Absender, Gruppenadministrator und Empfänger werden

entsprechende Benachrichtigungen geschickt.

• Alle Aktionen des Programms werden in einer Protokolldatei

aufgezeichnet.

Beachten Sie, dass der Prozess aveserver gestartet sein muss,

damit die Antivirenuntersuchung des Mailverkehrs von der

Anwendung durchgeführt werden kann. Wenn der Prozess nicht

gestartet wurde, wird die gesamte eingehende Mail in der

Warteschlange zur Untersuchung und Bearbeitung gespeichert.

Informationen darüber werden in der Log-Datei der Anwendung

aufgezeichnet. Details über die Arbeit des Prozesses aveserver

s. Pkt. 6.3 auf S. 74.

4.2. Installation / Aktualisierung der

Antiviren-Datenbanken

Wir empfehlen, unmittelbar nach der Installation des Produkts auf dem Server

die Antiviren-Datenbanken zu installieren/aktualisieren.

Starten Sie dazu die Komponente keepup2date. Geben Sie in der Befehlszeile

ein:

/Pfad/von/keepup2date

Die Antiviren-Datenbanken werden von den Updateservern von Kaspersky Lab

kopiert und in einem speziellen Verzeichnis gespeichert, das in der Konfigurationsdatei festgelegt ist.

29 Kaspersky Anti-Virus

Wir empfehlen Ihnen, die Antiviren-Datenbanken TÄGLICH zu aktualisieren, weil jeden Tag neue Viren auftauchen und die Gewährleistung

der Aktualität des Produkts erforderlich ist. Zu Details über die Varianten zur Organisation von Updates s. Pkt. 5.1.1 - 5.1.4 auf S. 35 - 39.

®

for Linux, FreeBSD and OpenBSD Mail Servers

4.3. Konfiguration der gemeinsamen

Arbeit mit Webmin

Wird die Remote-Administration von Kaspersky Anti-Virus® beabsichtigt, dann ist

die Konfiguration der Zusammenarbeit mit dem Paket Webmin zu empfehlen.

Mit den Werkzeugen von Webmin kann beispielsweise die Kontrolle der Zugriffsrechte auf das Programm und die Organisation des Systems der Benutzerkennwörter vorgenommen werden (Details über die Konfiguration des

Programms Webmin s. Dokumentation des betreffenden Produkts).

In der Grundeinstellung werden alle Einstellungen, die mit Hilfe des Programms

Webmin vorgenommen wurden, in der Datei kav4mailservers.conf gespeichert,

die als Standard verwendet wird.

Wenn Sie mit Hilfe des Programms Webmin eine alternative

Konfigurationsdatei anlegen wollen:

• Die Daten aus der bereits vorhandenen Konfigurationsdatei in eine neue

Datei kopieren, die unter einem anderen Namen gespeichert werden

muss. Danach können die erforderlichen Änderungen der neuen

(alternativen) Konfigurationsdatei entsprechend Ihrer Aufgaben erfolgen.

• Geben Sie den Namen der alternativen Konfigurationsdatei auf der

Registerkarte Configuration im Eingabefeld des Parameters Full path

to KAV config an.

4.4. Manuelle Integration des

Produkts in Mailsysteme

Der unten beschriebene Prozess ist aktuell, wenn die Integration bei

der Installation nicht automatisch ausgeführt wurde (wenn das Skript

setup.sh NICHT VERWENDET WURDE).

Der manuelle Integrationsprozess umfasst drei Etappen:

Konfiguration nach der Installation 30

1. Ändern der Konfiguration des Mailsystems für die gemeinsame

Arbeit mit Anti-Virus.

2. Eintragen von Änderungen, welche die Arbeit mit dem Mailsystem

betreffen, in der Konfiguration von Kaspersky Anti-Virus

®

.

3. Start des Mailsystems mit der neuen Konfiguration.

Die Benutzerkonten, die für Start und Arbeit des

Mailsystems verwendet werden, müssen über die

Berechtigung zum Lesen der Konfigurationsdateien des

entsprechenden Mailsystems verfügen.

Betrachten wir die manuelle Integration von Kaspersky Anti-Virus

®

mit den

Mailsystemen genauer.

4.4.1. Integration in das Mailsystem

sendmail

Um Kaspersky Anti-Virus

®

in das Mailsystem sendmail zu integrieren,

1. Korrigieren Sie Regel 98 in der bei der Installation erstellten Datei

sendmail.cf.listen auf folgende Weise:

SParseLocal=98

R$* $#smtpscanner[Tabulatorsymbol]$@ $1 $: $1

2. Geben Sie in dieser Datei die Beschreibung von smtpscanner an.

Msmtpscan, P=/opt/kav/bin/smtpscanner, F=PCXmnz9,

S=EnvFromSMTP, R=EnvToSMTP, E=\r\n, L=2040,

T=SMTP,

A=smtpscanner

®

3. Konfigurieren Sie Kaspersky Anti-Virus

auf die erforderliche Weise

(s. Pkt. 4.4.5 auf S. 33).

4. Fügen Sie den Start-up-Skripts für Prozesse der zwei folgenden

Prozesse hinzu:

/usr/sbin/sendmail –bd –q10m –C

/etc/mail/sendmail.cf.listen

/usr/sbin/sendmail –q10m –C /etc/mail/sendmail.cf

Wenn Sie das Mailsystem sendmail Version 8.12 oder höher in der

Konfiguration submit.cf verwenden, fügen Sie den Start-up-Skripts

die drei folgenden Prozesse hinzu:

31 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

/usr/sbin/sendmail –bd –q10m

–C /etc/mail/sendmail.cf.listen

/usr/sbin/sendmail -q10m

-C /etc/mail/sendmail.cf

/usr/sbin/sendmail –q10m –C /etc/mail/submit.cf

4.4.2. Integration in das Mailsystem qmail

Bei der Integration in das Mailsystem qmail wird das Programm qmail-queue

durch die Komponente smtpscanner von Kaspersky Anti-Virus

®

ersetzt. Um

Nachrichten zu versenden und in die Warteschlange einzuordnen, ruft

smtpscanner das Originalprogramm qmail-queue auf.

Um Kaspersky Anti-Virus

®

in das Mailsystem qmail zu integrieren,

1. Benennen Sie im Ordner /var/qmail/bin/ die Datei qmail-queue in

qmail-que um.

2. Kopieren Sie die Datei qmail-queue aus dem Verzeichnis

/opt/kav/bin/smtpscanner/ in das Verzeichnis /var/qmail/bin oder

erstellen Sie eine symbolische Verknüpfung mit dieser Datei.

3. Legen Sie folgende Zugriffsrechte für die Dateien qmail-queue und

qmail-que fest:

16 -rws—x—x 1 qmailq qmail 12688 Mar 24

13:56 qmail-que

316 –rwx—x—x 1 qmailq qmail 315612 Apr

14 11:29 qmail-queue

4. Konfigurieren Sie Kaspersky Anti-Virus® auf die erforderliche Weise

(s. Pkt. 4.4.5 auf S. 33).

5. Starten Sie das Mailsystem neu.

Wenn im Mailsystem Qmail die Utility softlimit verwendet wird, muss

darin die Größe des verfügbaren Speichers erhöht werden (oder die

Größenbeschränkung deaktiviert werden). Andernfalls kann es bei der

Untersuchung voluminöser E-Mail-Nachrichten zu Schwierigkeiten

kommen.

Konfiguration nach der Installation 32

4.4.3. Integration in das Mailsystem Postfix

Um Kaspersky Anti-Virus

1. Überprüfen Sie die Versionsnummer Ihres Postfix-Mailsystems. Die

Version muss neuer sein als

andernfalls eine neue Version von der Web-Seite des Programms

Postfix herunter (www.postfix.org

2. Fügen Sie der Konfigurationsdatei main.cf des Mailsystem Postfix

folgende Zeile hinzu:

content_filter = lmtp:localhost:10025

3. Fügen Sie der Konfigurationsdatei master.cf des Mailsystem

Postfix folgende Zeilen hinzu:

localhost:10025 inet n n n 10 spawn user=filter

argv=/opt/kav/bin/smtpscanner

localhost:10026 inet n - n -

®

in das Mailsystem Postfix zu integrieren,

snapshot_20000529. Laden Sie

).

10 smtpd -o content_filter= -o

myhostname=localhost

4. Legen Sie den Benutzer filter

filter auf und legen Sie ein Home-Verzeichnis für ihn an

mkdir /var/spool/filter

groupadd filter

useradd filter –s /bin/false –d /var/spool/filter

–g filter

chown filter.filter /var/spool/filter

5. Konfigurieren Sie Kaspersky Anti-Virus® auf die erforderliche Weise

(s. Pkt. 4.4.5 auf S. 33).

6. Starten Sie das Mailsystem neu.

an, nehmen Sie ihn in die Gruppe

:

4.4.4. Integration in das Mailsystem Exim

Um Kaspersky Anti-Virus

1. Kopieren Sie die Konfigurationsdatei (z.B. exim.conf) in die Datei

exim.conf.listen.

2. Korrigieren Sie die Datei exim.conf:

®

in das Mailsystem Exim zu integrieren,

33 Kaspersky Anti-Virus

• Fügen Sie dem Abschnitt TRANSPORT CONFIGURATION

folgende Zeilen hinzu:

kav_lmtp_transport:

driver = lmtp

command = /opt/kav/bin/smtpscanner

• Legen Sie im Abschnitt ROUTERS CONFIGURATION

die Parameter für die lokale Mailzustellung fest:

localuser:

driver=accept

transport=kav_lmtp_transport

Geben Sie die Parameter für die Remote-Mailzustellung an:

lookuphost:

driver=dnslookup

transport=kav_lmtp_transport

3. Konfigurieren Sie Kaspersky Anti-Virus

Weise (s. Pkt. 4.4.5 auf S. 33).

4. Fügen Sie den Start-up-Skripts für Prozesse die zwei folgenden

Prozesse hinzu:

exim -q10m -bd –C /etc/exim/exim.conf.listen

exim -q10m –C /etc/exim/exim.conf

Wenn Sie die Komponente smtpscanner von einem anderen

Benutzerkonto aus starten wollen, kompilieren Sie das Mailsystem Exim

mit den definierten Variablen EXIM_GID und EXIM_UID (Details s.

Dokumentation des Mailsystems Exim).

®

for Linux, FreeBSD and OpenBSD Mail Servers

®

auf die erforderliche

4.4.5. Konfiguration von Kaspersky AntiVirus

®

zur Integration in das

Mailsystem

Ein wesentlicher Bestandteil der Integration von Kaspersky Anti-Virus® in das

Mailsystem besteht in der Konfiguration des Antivirenprogramms.

Die Konfiguration kann direkt in der Konfigurationsdatei des Programms oder im

Remote-Modus mit Hilfe des Pakets Webmin erfolgen.

®

Um Kaspersky Anti-Virus

konfigurieren:

Nehmen Sie in der Konfigurationsdatei von Kaspersky Anti-Virus

folgende Einstellungen vor:

für die Arbeit mit dem Mailsystem zu

®

Konfiguration nach der Installation 34

• Geben Sie die Adresse an, von der aus Benachrichtigungen

versandt werden:

NotifyFromAddress=admin@yourhostname.ru

• Legen Sie im Abschnitt [smtpscan.general] einen ID für das

Mailsystem fest. Der ID des Mailsystems hat folgende Struktur:

Protokoll:Host:Port

, wobei:

Protokoll – Name des Protokolls, nach dem der Mailtransfer

erfolgt (

smtp oder lmtp);

Host – Name oder IP-Adresse des Hosts, von dem aus die Mail

versandt wird, oder Name des Mailprogramms;

Wählen Sie das Protokoll aus (LMTP oder SMTP).

Der Name des Mailprogramms wird in runden

Klammern angegeben und kann beliebige Parameter

enthalten.

Port – Portnummer (Standardwert: Port 25).

Die Zeile kann z.B. folgendes Aussehen besitzen:

smtp:localhost.tu:1100 oder lmtp:(local.mail –l)

Für sendmail

Für qmail:

Für postfix:

Für exim

:

ForwardMailer=smtp:(/usr/sbin/sendmail –bs

–C /etc/mail/sendmail.cf

ForwardMailer=qmail:(/var/qmail/bin/qmailque)

ForwardMailer=smtp:localhost:10026

:

ForwardMailer=smtp:(exim –bs

-C/etc/exim/exim.conf)

)

• Geben Sie für die Benutzergruppe im Abschnitt

[smtpscan.group:default] der Konfigurationsdatei an:

AdminAddress=admin@yourhostname.ru

AdminNotify=yes

• Legen Sie im Abschnitt [smtpscan.limits] die maximale

Wartezeit (in Sekunden) für eine Antwort des Prozesses

aveserver zum Ausführen einer Operation fest. Zum Beispiel:

MaxCheckTime=60

Kapitel 5. Arbeit mit Kaspersky

Anti-Virus®

Mit Kaspersky Anti-Virus® können Sie den vollständigen Antivirenschutz Ihres

Servers organisieren: von einer einzelnen Datei, die auf dem Server gespeichert

ist, bis zum eingehenden und ausgehenden Mailverkehr, einschließlich der Mails

von externen Mailboxen.

Die Funktionalität des Produkts unterstützt den Administrator bei unterschiedlichen Aufgaben. Alle mit Hilfe von Kaspersky Anti-Virus

Aufgaben können in drei Gruppen unterteilt werden:

1. Aktualisierung der Antiviren-Datenbanken, die zur Suche von Viren

und Desinfektion infizierter Objekte verwendet werden.

2. Antivirenschutz des Servermailverkehrs.

3. Antivirenschutz der Serverdateisysteme.

Jede Gruppe umfasst konkrete Aufgaben, die eine bestimmte Funktionalität des

Produkts realisieren. In diesem Kapitel betrachten wir die aktuellsten Aufgaben.

Im Rahmen eines konkreten Unternehmens kann der Administrator diese

kombinieren und komplexer gestalten.

Wo dies möglich ist, werden Konfiguration und Start einer Aufgabe sowohl lokal

aus der Befehlszeile als auch im Remote-Modus über das Programm Webmin

beschrieben.

®

realisierbaren

In allen unten angeführten Aufgaben wird davon ausgegangen, dass

der Administrator die nach der Installation erforderliche Konfiguration

vorgenommen hat (s. Kapitel 4 auf S. 26).

Vor dem Start von Aufgaben, die mit der Antivirenuntersuchung von Mail

verbunden sind, ist der Start des Prozesses aveserver erforderlich, falls dieser

nicht beim Start des Betriebssystems geladen wurde.

5.1. Aktualisierung der AntivirenDatenbanken

Ein obligatorischer Faktor des umfassenden Antivirenschutzes ist die

Aktualisierung der Antiviren-Datenbanken. Als Quelle für die Updates der

Antiviren-Datenbanken, die von Kaspersky Anti-Virus® während des Such- und

Arbeit mit Kaspersky Anti-Virus 36

Desinfektionsprozesses infizierter Dateien verwendet werden, dienen die

Updateserver von Kaspersky Lab. Zum Beispiel:

http://downloads1.kaspersky-labs.com/updates/

http://downloads2.kaspersky-labs.com/updates/

ftp://downloads1.kaspersky-labs.com/updates/

Eine Liste der Adressen, von denen die Updates kopiert werden können,

befindet sich in der Datei updcfg.xml, die zum Lieferumfang der Anwendung

gehört. Diese Liste wird in bestimmten Zeitabständen automatisch aktualisiert.

Es ist unzulässig, die Datei updcfg.xml selbständig zu ändern!

Bei der Aktualisierung greift die Komponente keepup2date auf diese Liste zu,

wählt eine Adresse und versucht, die Antiviren-Datenbanken vom Server

herunterzuladen. Wenn die Aktualisierung von der gewählten Adresse erfolglos

ist, wendet sich das Programm an die folgende Adresse und versucht erneut, die

Datenbanken zu aktualisieren. Nach dem erfolgreichen Update erfolgt

standardmäßig der automatische Neustart der Anwendung (Parameter

PostUpdateCmd des Abschnitts [updater.options]).

Alle Einstellungen der Komponente keepup2date befinden sich in den

Optionen [updater.*] der Konfigurationsdatei kav4mailservers.conf.

Wenn die Struktur Ihres lokalen Netzwerks eine gewisse Komplexität aufweist,

wird empfohlen, die Updates von den Updateservern herunterzuladen, in einem

bestimmten Netzwerkordner zu speichern und für die lokalen Computer den

Download der Datenbanken aus diesem Ordner festzulegen.

und andere.

Es wird nachdrücklich empfohlen, die Antiviren-Datenbanken stündlich

zu aktualisieren.

Die Aktualisierung lässt sich mit Hilfe des Programms cron nach Zeitplan (s.

Pkt. 5.1.1 auf S. 36) organisieren oder wird auf Befehl des Administrators aus

der Befehlszeile ausgeführt (s. Pkt. 5.1.4 auf S. 39).

5.1.1. Komponente zum Update der

Antiviren-Datenbanken

Beachten Sie, dass die Komponente zum Update der AntivirenDatenbanken keepup2date eine Neuentwicklung ist, welche die

Komponente kavupdater ersetzt!

keepup2date

37 Kaspersky Anti-Virus

In Version 5.5 von Kaspersky Anti-Virus wurde die Komponente zum Update

der Antiviren-Datenbanken ersetzt. In der neuen Komponente wurde eine Reihe

bereits vorhandener Funktionen optimiert und neue Optionen wurden

hinzugefügt:

• Option zur automatischen Auswahl des geographisch nächsten

Updateservers, basierend auf der in der Konfigurationsdatei

angegebenen Region.

• Download und Installation inkrementeller Updates beim Erscheinen eines

kumulativen Updates. Dadurch können Netzwerkressourcen eingespart

werden.

• Wenn die Verbindung während des Kopierens der Antiviren-Datenbanken

getrennt wird oder nach dem Wiederherstellen der Verbindung der

Updateserver gewechselt wird, lädt die Komponente automatisch den

verbleibenden Teil der Antiviren-Datenbanken herunter und beginnt den

Download nicht von vorne.

• Erneutes Laden der Antiviren-Datenbanken sofort nach dem erfolgreichen

Update.

• Unterstützung der Option für die Rückkehr zu der vorigen Version der

Antiviren-Datenbanken (rollbacks);

• Für die Arbeit der neuen Komponente ist das Programm wget nicht

erforderlich;

• Zur Durchführung von lokalen Updates aus einem Netzwerkordner

können Ordner dienen, die sich auf einem Samba-Server oder auf einem

Computer mit dem Betriebssystem Microsoft Windows befinden.

®

for Linux, FreeBSD and OpenBSD Mail Servers

5.1.2.

Verbunden mit den Änderungen der Update-Komponente werden einige

Optionen der Konfigurationsdatei, die für die Komponente kavupdater spezifisch

waren, nicht mehr verwendet. Es wird empfohlen, alle genannten Optionen

manuell aus der Konfigurationsdatei zu entfernen. Sollten die darin enthaltenen

Daten von Bedeutung sein (z.B. Adresse des Proxyservers), dann müssen diese

Werte in die neuen Abschnitte der Komponente übertragen werden.

Empfohlene Einstellungen der

Komponente

Folgende Optionen werden nicht mehr verwendet und sind aus der

Konfigurationsdatei der Anwendung im Abschnitt [updater.options] zu

löschen:

keepup2date

Arbeit mit Kaspersky Anti-Virus 38

RandomServerOrder – Diese Option wurde aufgrund des veränderten

Vorgehens zur Serverauswahl ausgeschlossen.

ReloadApplication – Diese Option wurde durch eine umfassendere Option

ersetzt (Ausführung des Skripts PostUpdateCmd

).

ExtraWgetOptions – Das externe Programm wget wird nicht mehr

verwendet.

ShowExternalCmdOutput – Externe Befehle werden nicht mehr ausgeführt.

Außerdem wird die Option UpdateServersFile im Abschnitt [path] nicht mehr

verwendet, weil die Liste der Server nun dynamisch aktualisiert wird.

Das Update der Antiviren-Datenbanken kann auf unterschiedliche Weise

erfolgen:

Um das Update der Antiviren-Datenbanken von einem der KasperskyLab-Updateserver zu konfigurieren, deren Adressen in der Liste der

Komponente keepup2date enthalten sind:

Geben Sie für den Parameter UseUpdateServerUrl im Abschnitt

[updater.options] den Wert No an.

Um das Update der Antiviren-Datenbanken von einer

benutzerdefinierten Adresse zu konfigurieren, bei Fehlschlag aber den

Updateprozess abzubrechen:

Geben Sie für die Parameter UseUpdateServerUrl und

UseUpdateServerUrlOnly im Abschnitt [updater.options] den Wert

Yes an. Außerdem muss der Parameter UpdateServerUrl die Adresse

des Updateservers enthalten.

Um das Update der Antiviren-Datenbanken von einer

benutzerdefinierten Adresse zu konfigurieren, bei Fehlschlag aber die

Datenbanken von einer Adresse zu aktualisieren, die in der

Updateserver-Liste der Komponente enthalten ist:

Geben Sie für den Parameter UseUpdateServerUrl im Abschnitt

[updater.options] den Wert Yes an, und für den Parameter

UseUpdateServerUrlOnly den Wert No. Außerdem muss der

Parameter UpdateServerUrl die Adresse des Updateservers enthalten.

39 Kaspersky Anti-Virus

®

for Linux, FreeBSD and OpenBSD Mail Servers

5.1.3. Planung von Updates der AntivirenDatenbanken mit Hilfe von cron

Sie können die regelmäßige automatische Aktualisierung der Antiviren-Datenbanken mit Hilfe des Programms cron planen.

Aufgabe: Festlegen der automatischen Aktualisierung der AntivirenDatenbanken im Drei-Stunden-Takt. Festlegen der zufälligen Auswahl

des Updateservers. Aktivieren des Modus für den automatischen

Neustart des Prozesses aveserver sofort nach der Aktualisierung der

Datenbanken. Im Systemprotokoll sollen nur Fehler beim Update

aufgezeichnet werden. In einem allgemeinen Protokoll werden alle

Taskstarts aufgezeichnet. Auf der Konsole werden keine Informationen

angezeigt.

Lösung

1. Legen Sie in der Konfigurationsdatei der Anwendung die

2. Ändern Sie die Datei, welche die Regeln für die Arbeit des

: Gehen Sie zur Lösung dieser Aufgabe folgendermaßen vor:

entsprechenden Parameterwerte fest:

[updater.options]

KeepSilent=yes

[updater.report]

Append=yes

ReportLevel=1

Prozesses cron (

0 * 3/3 * * * /opt/kav/5.5/kav4mailservers

/bin/keepup2date

crontab –e) festlegt. Geben Sie folgende Zeile ein:

5.1.4. Einmalige Aktualisierung der

Antiviren-Datenbanken

Die Aktualisierung der Antiviren-Datenbanken kann jederzeit aus der

Befehlszeile gestartet werden.

Aufgabe: Start der Aktualisierung der Antiviren-Datenbanken,

Speichern der Arbeitsergebnisse in der Datei /tmp/updatesreport.log.

Lösung

: Geben Sie zur Lösung dieser Aufgabe in der Befehlszeile ein:

Arbeit mit Kaspersky Anti-Virus 40

keepup2date –l /tmp/updatesreport.log

Ist es erforderlich, die Antiviren-Datenbanken auf mehreren Computern zu

aktualisieren, dann bietet sich an, anstelle des mehrmaligen Downloads der

Datenbanken aus dem Internet, die Datenbanken einmal von den Updateservern

herunterzuladen, sie in einem bestimmten Verzeichnis zu speichern und die

Datenbanken danach aus diesem Verzeichnis zu aktualisieren.

Aufgabe: Organisation der Aktualisierung der Antiviren-Datenbanken

aus dem Netzwerkverzeichnis

Verzeichnis nicht verfügbar oder leer ist, Aktualisierung von den

Kaspersky-Lab-Servern. Die Arbeitsergebnisse werden in einer

Protokolldatei aufgezeichnet.

Lösung

1. Legen Sie in der Konfigurationsdatei der Anwendung die

2. Geben Sie in der Befehlszeile ein:

: Gehen Sie zur Lösung dieser Aufgabe folgendermaßen vor:

entsprechenden Parameterwerte fest:

[updater.options]

UpdateServerUrl=/home/bases

UseUpdateServerUrl=yes

UseUpdateServerUrlOnly=no

(oder verwenden Sie den Parameter –g /home/bases)

keepup2date –l /tmp/report.txt

/home/bases, und wenn dieses

5.1.5. Erstellen eines Netzwerkordners zum

Speichern und Kopieren der

Antiviren-Datenbanken

Da die als Quelle für Updates der Antiviren-Datenbanken dienenden KasperskyLab-Seiten eine komplexe Struktur aufweisen, muss bei der Konfiguration des

Updates der lokalen Computer Ihres Netzwerks aus einem bestimmten

Netzwerkordner eine analoge Dateistruktur erstellt werden

Aufgabe

Datenbanken auf die lokalen Computer des Netzwerks kopiert werden.

Lösung

: Erstellen eines Netzwerkordners, aus dem die Antiviren-

: Gehen Sie zur Lösung dieser Aufgabe folgendermaßen vor:

41 Kaspersky Anti-Virus

1. Erstellen Sie einen lokalen Ordner.

2. Starten Sie die Komponente keepup2date auf folgende Weise:

keepup2date –u rdir

wobei rdir – vollständiger Pfad des erstellten Ordners.

3. Erlauben für die die lokalen Computer den Netzwerkzugriff auf

diesen Ordner.

®

for Linux, FreeBSD and OpenBSD Mail Servers

Aufgabe

einen Proxyserver.

Lösung

: Konfiguration des Updates der Antiviren-Datenbanken über

: Gehen Sie zur Lösung dieser Aufgabe folgendermaßen vor:

1. Geben Sie im Abschnitt [updater.options] der Konfigurationsdatei

für den Parameter UseProxy den Wert Yes an.

2.

Vergewissern Sie sich, dass der Parameter ProxyAddress im

Abschnitt

des Proxyservers enthält. Die Adresse muss folgendes Format

besitzen: http://username:password@ip_address:port. Dabei

gelten die Werte ip_address und port als obligatorisch, username

und password sind nur erforderlich, wenn die Autorisierung auf

dem Proxyserver erforderlich ist.

oder:

[updater.options] der Konfigurationsdatei die Adresse

1. Geben Sie im Abschnitt [updater.options] der Konfigurationsdatei

für den Parameter UseProxy den Wert Yes an.

2. Legen Sie die Umgebungsvariable http_proxy im Format

http://username:password@ip_address:port fest. Beachten Sie,

dass die Variable nur dann berücksichtigt wird, wenn der

Parameter UseProxy im Abschnitt [updater.options] fehlt oder

den Wert Yes besitzt.

5.2. Antivirenschutz des

Mailverkehrs des Servers

Die Antivirenfilterung des Mailverkehrs (eingehender und ausgehender Traffic,

sowie Transit) ist die Hauptaufgabe von Kaspersky Anti-Virus und wird mit Hilfe

der Komponente smtpscanner realisiert.

Arbeit mit Kaspersky Anti-Virus 42

Mit Hilfe von smtpscanner können Sie den Schutz Ihrer Benutzer vor infizierten

Briefen gewährleisten und die Zustellung von virusfreien und desinfizierten

Nachrichten mit Benachrichtigungen über die Untersuchungsergebnisse jedes

Briefes organisieren.

Die Realisierung der sekundären Filterung nach den Typen angehängter Dateien

erlaubt es, die Serverbelastung während der Antivirenbearbeitung des Mailverkehrs zu verringern. Und dies ist nur ein Teil der Funktionalität des Produkts.

Weitere Möglichkeiten von Kaspersky Anti-Virus

benen Aufgaben zum Schutz des Mailverkehrs gezeigt.

Alle Parameter der Komponente smtpscanner befinden sich in den

Optionen [smtpscan.*] der Konfigurationsdatei kav4mailservers.conf.

Im Folgenden betrachten wir typische Aufgaben, die den Antivirenschutz des

Mailverkehrs realisieren.

Beachten Sie, dass der Prozess aveserver gestartet sein muss, damit die

Antivirenuntersuchung des Mailverkehrs von der Anwendung

durchgeführt werden kann!

®

werden in den unten beschrie-

5.2.1. Nur virusfreie und desinfizierte E-

Mails sollen zugestellt werden

Diese Art der Konfiguration von Kaspersky Anti-Virus® wird verwendet, wenn

keine Unterteilung der Benutzer in Absender-Empfängergruppen vorgesehen ist.

Von Nutzen ist dies z.B., wenn die Zustellung von ausschließlich virusfreien und

desinfizierten Mail-Nachrichten an alle Adressaten des Servers konfiguriert

werden soll.

43 Kaspersky Anti-Virus

Aufgabe:

• Untersuchung des gesamten Mailverkehrs auf das Vorhandensein von Viren und Desinfektion aller infizierten MailNachrichten;

• Löschen von infizierten Mail-Nachrichten, die nicht desinfiziert

werden konnten;

• Zustellung von desinfizierten Nachrichten an die Adressaten;

• Benachrichtigung von Absendern, Empfängern und Admini-

stratoren über desinfizierte, gelöschte, verdächtige und

beschädigte Mail-Nachrichten, sowie über Objekte, durch deren

Untersuchung ein Fehler auftrat. An Benachrichtigungen für den

Administrator werden die infizierten Objekte in unveränderter

Form angehängt;

• Aufzeichnung der Arbeitsergebnisse in der Datei /tmp/report.log.

Lösung

: Gehen Sie zur Lösung dieser Aufgabe folgendermaßen vor:

1. Legen Sie für die Gruppe [smtpscan.group:default] folgende

Konfigurationsparameter fest:

[smtpscan.group:default]

Check=yes

AdminAddress=admin@localhost.ru

AdminNotify=yes

AdminAction=unchanged

SenderNotify=yes

RecipientNotify=yes

RecipientAttachReport=yes

RecipientAction=remove

CuredRecipientNotify=yes

CuredRecipientAttachReport=yes

CuredRecipientAction=cured

Die Parameter Sender*, Recipient* und Admin* bestimmen die

Bearbeitungsregeln für alle Objekttypen außer Clean. Jede

Regel, die für ein konkretes Objekt festgelegt wird, besitzt

höhere Priorität. Im vorliegenden Beispiel werden alle

Objekttypen aus der Mail eines Empfängers entfernt

(RecipientAction=remove), außer dem Objekt Cured

(CuredRecipientAction=cured).

®