Page 1

KASPERSKY LAB

Kaspersky Anti-Virus®

Personal Pro 5.0

BENUTZERHANDBUCH

Page 2

KASPERSKY ANTI-VIRUS®

PERSONAL PRO 5.0

Benutzerhandbuch

© Kaspersky Lab

http://www.kaspersky.com/de

Redaktionsschluss: April 2006

Page 3

Inhalt

KAPITEL 1. VORWORT.................................................................................................. 6

1.1. Computerviren und schädliche Programme......................................................... 6

1.2. Grundfunktionen von Kaspersky Anti-Virus Personal Pro................................. 11

1.3. Was ist neu in Version 5.0................................................................................... 14

1.4. Hardware- und Softwarevoraussetzungen......................................................... 16

1.5. Lieferumfang........................................................................................................ 17

1.6. Service für registrierte Benutzer.......................................................................... 17

1.7. Textgestaltung .....................................................................................................18

KAPITEL 2. INSTALLATION DES PROGRAMMS...................................................... 19

KAPITEL 3. PROPHYLAXE VON COMPUTERINFEKTIONEN................................. 28

3.1. Kennzeichen einer Infektion................................................................................ 28

3.2. Aktionen beim Auftreten von Infektionsmerkmalen............................................ 29

3.3. Sicherheitsregeln................................................................................................. 30

KAPITEL 4. COMPUTERSCHUTZ MIT STANDARD-EINSTELLUNGEN................. 33

4.1. Echtzeitschutz...................................................................................................... 33

4.2. Scan auf Befehl ................................................................................................... 36

4.3. Update der Antiviren-Datenbanken ....................................................................38

KAPITEL 5. PROGRAMMOBERFLÄCHE ...................................................................39

5.1. Symbol im Infobereich der Taskleiste................................................................. 39

5.2. Kontextmenü ....................................................................................................... 40

5.3. Programmhauptfenster: generelle Struktur ........................................................ 41

5.3.1. Registerkarte Sicherheit ...............................................................................43

5.3.2. Registerkarte Einstellungen ......................................................................... 45

5.3.3. Registerkarte Support................................................................................... 46

5.4. Untersuchungsfenster......................................................................................... 48

5.5. Hilfesystem ..........................................................................................................49

KAPITEL 6. ARBEIT MIT DEM PROGRAMM.............................................................. 50

6.1. Update der Antiviren-Datenbanken ....................................................................50

6.1.1. Wann sollen Updates heruntergeladen werden?........................................ 51

6.1.2. Manuelles Update......................................................................................... 52

Page 4

4 Kaspersky Anti-Virus

®

Personal Pro

6.2. Echtzeitschutz...................................................................................................... 52

6.2.1. Schutzstatus überprüfen .............................................................................. 53

6.2.2. Echtzeitschutz anhalten................................................................................ 54

6.3. Scan auf Befehl ................................................................................................... 55

6.3.1. Wann soll die vollständige Untersuchung des Computers gestartet

werden?......................................................................................................... 56

6.3.2. Vollständige Untersuchung des Computers................................................ 57

6.3.3. Untersuchung eines ausgewählten Objekts................................................ 58

6.3.4. Untersuchung von Archiven......................................................................... 60

6.3.5. Untersuchung von Wechseldatenträgern .................................................... 62

6.4. Bearbeitung von Viren......................................................................................... 64

KAPITEL 7. KONFIGURATION DES PROGRAMMS ................................................. 69

7.1. Update-Einstellungen.......................................................................................... 69

7.1.1. Auswahl der Update-Quelle ......................................................................... 70

7.1.2. Konfiguration des Proxyservers ................................................................... 73

7.1.3. Update der Programmmodule von Kaspersky Anti-Virus Personal Pro..... 75

7.1.4. Auswahl des Typs der Antiviren-Datenbanken ........................................... 77

7.2. Anpassen des Echtzeitschutzes......................................................................... 78

7.2.1. Schutz für Dateien ........................................................................................ 79

7.2.2. E-Mail-Schutz................................................................................................ 84

7.2.3. Makrountersuchung...................................................................................... 90

7.2.4. Skriptuntersuchung....................................................................................... 91

7.2.5. Schutz vor Netzwerk-Angriffen..................................................................... 93

7.3. Anpassen von Scan auf Befehl........................................................................... 96

7.3.1. Erstellen einer neuen Aufgabe..................................................................... 97

7.3.2. Anpassen der Scan-Parameter ................................................................... 98

7.4. Erstellen einer Liste der Ausnahmen................................................................ 105

7.5. Kontrolle über die Aktivität von Programmprozessen...................................... 110

7.6. Erstellen eines Zeitplans für den Aufgabenstart............................................... 112

7.7. Aufgabenstart mit den Rechten eines anderen Benutzers.............................. 115

KAPITEL 8. ZUSÄTZLICHE OPTIONEN ...................................................................117

8.1. Einstellungen für Quarantäne- und Backup-Speicher ..................................... 117

8.2. Arbeit mit Objekten in Quarantäne ................................................................... 119

8.3. Arbeit mit Sicherheitskopien.............................................................................. 122

8.4. Arbeit mit Protokollen ........................................................................................ 123

Page 5

Inhalt 5

8.4.1. Anzeige von Protokollen............................................................................. 127

8.4.2. Export und Senden von Protokollen ..........................................................128

8.5. Verwaltung der Konfiguration von Kaspersky Anti-Virus ................................. 129

8.6. Erweiterte Einstellungen von Kaspersky Anti-Virus Personal Pro................... 130

8.7. Einstellungen für Eingabeaufforderungen ........................................................ 135

8.8. Beschränkungen der Leistung von Kaspersky Anti-Virus................................ 136

8.9. Arbeit im Administrator- und Benutzermodus .................................................. 137

KAPITEL 9. VERLÄNGERN DER LIZENZ................................................................. 138

KAPITEL 10. STEUERUNG DER ANWENDUNG MIT HILFE DER

BEFEHLSZEILE....................................................................................................... 142

10.1. Untersuchung ausgewählter Objekte ............................................................. 143

10.2. Vollständige Untersuchung............................................................................. 146

10.3. Updatestart ......................................................................................................147

10.4. Rollback des letzten Updates ......................................................................... 148

10.5. Echtzeitschutz-Modus..................................................................................... 148

10.6. Start der Anwendung ...................................................................................... 149

10.7. Beenden der Anwendung ............................................................................... 149

10.8. Steuerung von Aufgaben ................................................................................ 150

10.9. Import/ Export von Einstellungen.................................................................... 152

10.10. Hinzufügen eines Lizenzschlüssels.............................................................. 153

KAPITEL 11. HÄUFIGE FRAGEN .............................................................................. 154

ANHANG A. KONTAKT ZUM TECHNISCHEN SUPPORT-SERVICE ........160

ANHANG B. GLOSSAR .................................................................................. 163

ANHANG C. KASPERSKY LAB...................................................................... 169

C.1. Andere Produkte von Kaspersky Lab ............................................................. 170

C.2. Kontaktinformationen....................................................................................... 178

ANHANG D. ENDBENUTZER-LIZENZVERTRAG........................................ 180

Page 6

KAPITEL 1. VORWORT

1.1. Computerviren und schädliche

Programme

Die Entwicklung der modernen Computertechnologien und Kommunikationsmittel verleiht Angreifern die Möglichkeit, unterschiedliche Verbreitungsquellen

für Bedrohungen zu benutzen, die im Folgenden genauer beschrieben werden:

Internet

Das globale Netzwerk Internet zeichnet sich dadurch aus, dass es

niemandem gehört und keine territorialen Grenzen besitzt. Das ermöglicht

die Entwicklung zahlreicher Web-Ressourcen und den Austausch von

Informationen. Jeder Mensch kann Zugriff auf die im Internet

gespeicherten Daten erhalten oder seine eigene Web-Ressource

schaffen.

Allerdings wird Angreifern eben durch diese Besonderheiten ermöglicht,

im Internet Verbrechen zu verüben, die nur schwer erkannt und verfolgt

werden können.

Böswillige Personen platzieren Viren und andere Schadprogramme auf

Web-Ressourcen, "maskieren" diese als nützliche und kostenlose

Software. Außerdem können Skripts, die beim Öffnen von Webseiten

automatisch gestartet werden, schädlichen Aktionen auf dem Computer

ausführen, wozu Modifikation der Systemregistrierung, Diebstahl

persönlicher Daten und Installation schädlicher Programme gehören.

Unter Verwendung von Netzwerktechnologien verwirklichen böswillige

Personen Angriffe auf entfernte Privat-PCs und Unternehmensserver.

Das Ergebnis solcher Angriffe kann die Funktionsuntüchtigkeit der

Ressource, der vollständige Zugriff auf die Ressource und folglich auf die

darin gespeicherten Informationen, sowie der Missbrauch als Teil eines

Zombie-Netzes sein.

In Verbindung mit Kreditkarten, E-Money und der Möglichkeit ihrer

Verwendung über das Internet (Internet-Shops, -Auktionen, Websites von

Banken usw.) hat sich der Internetbetrug zu einem weit verbreiteten

Verbrechen entwickelt.

Page 7

Vorwort 7

Intranet

Das Intranet ist ein lokales Netzwerk, das den speziellen Erfordernissen

der Informationsverwaltung in einem Unternehmen oder in einem privaten

Netzwerk entspricht. Ein Intranet stellt einen einheitlichen Raum zum

Speichern, Austausch und Zugriff auf Informationen für alle Computer

eines Netzwerks dar. Ist ein Computer des Netzwerks infiziert, dann

unterliegen die übrigen Computer einem hohen Infektionsrisiko. Um

solche Situationen zu verhindern, müssen nicht nur die Grenzen des

Netzwerks geschützt werden, sondern auch jeder einzelne Computer.

E-Mail

Da praktisch auf jedem Computer ein Mailprogramm installiert ist und

schädliche Programme auf der Suche nach neuen Opfern den Inhalt

elektronischer Adressbücher verwenden, entstehen günstige

Bedingungen für die Ausbreitung von Schadprogrammen. Der Benutzer

eines infizierten Computers verschickt, ohne selbst Verdacht zu schöpfen,

infizierte E-Mails an Adressaten, die ihrerseits neue infizierte Mails

weiterschicken usw. Häufig gelangt ein infiziertes Dokument oder eine

Datei durch Unachtsamkeit in eine Verteilerliste für kommerzielle

Informationen eines Großunternehmens. In diesem Fall sind nicht nur

fünf, sondern Hunderte oder Tausende von Abonnenten solcher Verteiler

betroffen, welche die infizierten Dateien danach an Zehntausende ihrer

Abonnenten weiterreichen.

Neben der Gefahr des Eindringens von Schadprogrammen besteht das

Problem unerwünschter externer E-Mails, die Werbung enthalten (Spam).

Zwar stellen unerwünschte E-Mails keine direkte Bedrohungsquelle dar,

doch erhöhen sie die Belastung von Mailservern, ergeben zusätzlichen

Datenverkehr, verschmutzen das Benutzerpostfach, führen zu Zeitverlust

und verursachen dadurch erhebliche finanzielle Schäden.

Erwähnenswert ist auch, dass Angreifer so genannte Spam-Technologien

mit Massencharakter und Methoden des Social Engineering verwenden,

um einen Benutzer dazu zu veranlassen, eine E-Mail zu öffnen, über

einen Link aus der E-Mail zu einer bestimmten Internetressource zu

gehen usw. Deshalb ist die Möglichkeit zur Spam-Filterung auch zum

Kampf gegen solche neuen Arten des Internetbetrugs (wie beispielsweise

Phishing) sowie gegen die Verbreitung von Schadprogrammen

notwendig.

Wechseldatenträger

Zum Speichern und zur Weitergabe von Informationen sind CDs,

Disketten und Speichererweiterungskarten (Flash-Card) weit verbreitet.

Wenn Sie eine Datei, die schädlichen Code enthält, von einem

Wechseldatenträger starten, können die auf Ihrem Computer

Page 8

8 Kaspersky Anti-Virus

®

Personal Pro

gespeicherten Daten beschädigt werden und ein Virus kann sich auf

andere Computerlaufwerke oder Netzwerkcomputer ausbreiten.

Heutzutage existiert eine große Menge von Bedrohungen, denen Ihr Computer

unterliegen kann. Dieser Abschnitt bietet eine ausführliche Beschreibung der

Bedrohungen, die vom Programm Kaspersky Internet Security blockiert werden:

Würmer (Worms)

Diese Kategorie der schädlichen Programme benutzt in erster Linie die

Schwachstellen von Betriebssystemen, um sich auszubreiten. Die Klasse

erhielt ihren Namen aufgrund ihrer wurmähnlichen Fähigkeit, von

Computer zu Computer "weiter zu kriechen", wobei Netzwerke, E-Mails

und andere Informationskanäle benutzt werden. Deshalb besitzen

Würmer eine relativ hohe Ausbreitungsgeschwindigkeit.

Würmer dringen in einen Computer ein, ermitteln Netzwerkadressen

anderer Computer und versenden ihre Kopien an diese Adressen. Neben

Netzwerkadressen verwenden Würmer häufig auch Daten aus dem

Adressbuch von Mailprogrammen. Vertreter dieser Klasse der

schädlichen Programme erstellen teilweise Arbeitsdateien auf

Systemlaufwerken, können aber auch ohne jeden Zugriff auf

Computerressourcen (mit Ausnahme des Arbeitsspeichers) funktionieren.

Viren (Viruses)

Viren sind Programme, die andere Programme infizieren, indem sie ihnen

den eigenen Code hinzufügen, um beim Start infizierter Dateien die

Kontrolle zu übernehmen. Diese einfache Definition nennt die

Infektion als von einem Virus ausgeführte Basisaktion.

Trojanische Programme (Trojans)

Trojanische Programme sind Programme, die auf infizierten Computern

unerlaubte Aktionen ausführen, d.h. abhängig von bestimmten

Bedingungen die Informationen auf Laufwerken vernichten, das System

zum "Absturz" bringen, vertrauliche Informationen stehlen usw. Diese

Klasse der schädlichen Programme fällt nicht unter die traditionelle

Definition eines Virus (d.h. andere Programme oder Daten werden nicht

infiziert). Trojanische Programme können nicht selbständig in einen

Computer eindringen. Sie werden als "nützliche" Software getarnt

verbreitet. Dabei kann der verursachte Schaden den eines traditionellen

Virusangriffs erheblich übersteigen.

In letzter Zeit haben sich Würmer zum häufigsten Typ der Schadprogramme

entwickelt, die Computerdaten beschädigen. Danach folgen Viren und TrojanerProgramme. Einige schädliche Programme verbinden die Merkmale von zwei

oder gar drei der oben genannten Klassen.

Page 9

Vorwort 9

Adware

Adware stellt Programmcode dar, der ohne Wissen des Benutzers in

anderer Software enthalten ist und die Präsentation von Werbung zum

Ziel hat. In der Regel ist Adware in Programme integriert, die kostenlos

verbreitet werden. Die Werbung erscheint auf der Benutzeroberfläche.

Häufig sammeln solche Programme persönliche Benutzerdaten und

senden Sie an den Programmautor, ändern bestimmte BrowserEinstellungen (Start- und Such-Seiten, Sicherheitsstufe u.a.), und

verursachen vom Benutzer unkontrollierten Datenverkehr. Dadurch kann

die Sicherheitsrichtlinie verletzt werden und es können direkte finanzielle

Verluste entstehen.

Spyware

Spyware ist Software, die es erlaubt, heimlich Informationen über einen

bestimmten Benutzer oder eine Organisation zu sammeln. Die Existenz

von Spyware auf einem Computer kann völlig unbemerkt bleiben. In der

Regel verfolgt Spyware folgende Ziele:

• Überwachen der Benutzeraktionen auf einem Computer

• Sammeln von Informationen über den Festplatteninhalt. In

diesem Fall werden meistens bestimmte Ordner und die

Systemregistrierung des Computers gescannt, um eine Liste

der installierten Software zu erstellen.

• Sammeln von Informationen über Verbindungsqualität,

Verbindungsmethode, Modemgeschwindigkeit usw.

Potentiell gefährliche Anwendungen (Riskware)

Solche Programme verfügen nicht über schädliche Funktionen, können

aber unter bestimmten Umständen von Angreifern als Hilfskomponenten

eines schädlichen Programms verwendet werden, weil sie

Schwachstellen und Fehler enthalten. Unter bestimmten Umständen

entsteht durch das Vorhandensein solcher Programme auf dem

Computer ein Sicherheitsrisiko für Ihre Daten. Zu dieser Kategorie zählen

beispielsweise bestimmte Dienstprogramme zur entfernten

Administration, Programme zum automatischen Umschalten der

Tastaturbelegung, IRC-Clients, FTP-Server, unterschiedliche

Dienstprogramme zum Erstellen oder zum Verstecken von Prozessen.

Ein weiterer Typ von Schadprogrammen, die solchen Programmen wie Adware,

Spyware und Riskware nahe stehen, sind Programme die in den auf einem

Computer installierten Browser integriert werden. Vielleicht sind Sie schon auf

solche Programme gestoßen, wenn beim Aufruf einer Webseiten-Adresse eine

ganz andere Seite geöffnet wurde.

Page 10

10 Kaspersky Anti-Virus

®

Personal Pro

Scherzprogramme (Jokes)

Jokes sind Software, die dem Computer keinen direkten Schaden zufügt,

sondern Meldungen darüber anzeigen, dass bereits Schaden verursacht

wurde oder unter bestimmten Bedingungen Schaden angerichtet wird.

Solche Programme warnen den Benutzer häufig vor fiktiven Gefahren. So

kann beispielsweise eine Meldung angezeigt werden, die über das

Formatieren der Festplatte informiert (obwohl dies nicht der Wirklichkeit

entspricht) oder einen Virusfund in Dateien meldet, die aber tatsächlich

virusfrei sind.

Rootkit

Rootkits sind Dienstprogramme, die der Tarnung von schädlicher Aktivität

dienen. Sie maskieren schädliche Programme, um zu vermeiden, dass

diese von Antivirenprogrammen gefunden werden. Rootkits sind

außerdem fähig, das Betriebssystem des Computers zu modifizieren und

dessen Grundfunktionen zu ersetzen, wodurch sie die eigene Existenz

und Aktionen, die ein Angreifer auf dem infizierten Computer vornimmt,

verbergen.

Andere gefährliche Programme

Dazu zählen Programme, die der Organisation von DoS-Angriffen auf

entfernte Server, dem Eindringen in andere Computer und dem Erstellen

schädlicher Software dienen. Zu diesen Programmen gehören

Hackerdienstprogramme (Hack-Tools), Virenkonstrukteure,

Schwachstellen-Scanner, Programme zum Kennwort-Diebstahl, sonstige

Programme zum Einbruch in Netzwerkressourcen oder zum Eindringen in

ein angegriffenes System.

Hackerangriffe

Hackerangriffe sind Aktionen böswilliger Personen oder schädlicher

Programme, die sich auf die Übernahme von Daten eines entfernten

Computers, auf die Beschädigung der Funktionstüchtigkeit eines Systems

oder auf die vollständige Kontrolle über Computerressourcen beziehen.

Bestimmte Arten des Internetbetrugs

Phishing ist eine Art des Internetbetrugs, die im Versenden von E-Mails

besteht, die das Ziel verfolgen, vertrauliche Informationen mit finanziellem

Charakter zu stehlen. Phishing-Mails sind so gestaltet, dass sie möglichst

große Ähnlichkeit mit Informationsbriefen von Banken oder bekannten

Firmen besitzen. Die Nachrichten verweisen auf eine gefälschte Seite, die

vom Angreifer speziell vorbereitet wurde und eine Kopie der Seite jener

Organisation darstellt, von welcher die Mail scheinbar stammt. Auf dieser

Seite wird der Benutzer beispielsweise aufgefordert, seine

Kreditkartennummer oder andere vertrauliche Informationen anzugeben.

Page 11

Vorwort 11

Einwahl auf kostenpflichtige Internetseiten – Diese Art des

Internetbetrugs besteht in der unerlaubten Verwendung kostenpflichtiger

Internetressourcen (meist Webseiten mit pornografischem Inhalt). Die von

Angreifern installierten Programme (Dialer) initiieren eine

Modemverbindung Ihres Computers mit einer kostenpflichtigen Nummer.

Solche Nummern werden meistens nach überhöhten Tarifen

abgerechnet, was für den Benutzer eine sehr hohe Telefonrechnung zur

Folge hat.

Aufdringliche Werbung

Als aufdringliche Werbung gelten Popupfenster und Werbebanner, die

sich bei der Arbeit mit Webseiten öffnen. In der Regel sind die darin

enthaltenen Informationen nicht nützlich, sondern lenken den Benutzer

von seiner eigentlichen Aufgabe ab und erhöhen den Datenverkehr.

Spam

Spam ist der anonyme Massenversand von unerwünschten E-Mails.

Spam kann politischen und agitatorischen Charakter besitzen oder

karitative Appelle enthalten. Eine bestimmte Spam-Kategorie umfasst

Briefe mit einer Aufforderung, an der "Geldwäsche" hoher Summen oder

an einer Finanzpyramide teilzunehmen, sowie Briefe, die den Diebstahl

von Kennwörtern und Kreditkartennummern verfolgen, Kettenbriefe (z.B.

Glücksbriefe) usw. Spam erhöht die Belastung von Mailservern und das

Risiko des Verlusts wichtiger Informationen erheblich.

Zur Bezeichnung schädlicher Programme wird im weiteren Text dieses

Handbuchs der Begriff "Virus" verwendet. Den von diesen Schädlingen

infizierten Objekten entspricht der Begriff "gefährliches Objekt". Die

konkrete Art eines schädlichen Programms wird nur dann genannt,

wenn dies erforderlich ist.

1.2. Grundfunktionen von Kaspersky

Anti-Virus Personal Pro

Kaspersky Anti-Virus Personal Pro dient dem Antivirenschutz von

Personalcomputern, die mit dem Betriebssystem Microsoft Windows arbeiten (s.

Pkt. 1.4 auf S. 16).

Page 12

12 Kaspersky Anti-Virus

®

Personal Pro

Das auf Ihrem Computer installierte Produkt erfüllt folgende Funktionen:

• Schutz vor Viren und schädlichen Programmen – Finden und

Entfernen schädlicher Programme, die auf Ihren Computer eindringen.

Folgende zwei Basismodi der Programmfunktion, die getrennt oder

gemeinsam verwendet werden können, lassen sich unterscheiden:

• Echtzeitschutz – Virenuntersuchung aller Objekte, die auf dem

Computer gestartet, geöffnet und gespeichert werden.

• Scan auf Befehl – Untersuchung sowohl des gesamten

Computers als auch einzelner Laufwerke, Dateien oder

Verzeichnisse. Sie können diese Untersuchung selbständig

starten oder den regelmäßigen automatischen Start der

Untersuchung konfigurieren.

• Wiederherstellung der Funktionsfähigkeit nach einem Virusangriff.

Die vollständige Untersuchung und Desinfektion mit den von KasperskyLab-Experten empfohlenen Einstellungen erlaubt Ihnen, alle Viren zu

finden, die Ihre Daten während eines Virusangriffs infiziert haben.

• Untersuchung und Desinfektion eingehender/ausgehender Mail –

Virusanalyse und Desinfektion von eingehender und ausgehender Mail im

Echtzeitmodus

1

. Zusätzlich erlaubt das Programm die Untersuchung und

Desinfektion von Mail-Datenbanken der Mailprogramme auf Befehl

6.3.3 auf S. 58).

• Schutz des Computers vor Netzwerk-Angriffen – Analyse aller Daten,

die aus einem Netzwerk (aus dem lokalen Netzwerk oder Internet) auf

dem Benutzercomputer eingehen. Die Daten werden auf NetzwerkAngriffe hin analysiert. Wenn ein Angriff erkannt wird, wird er abgewehrt

und der angreifende Computer wird blockiert. Außerdem bietet das

Programm einen Tarnmodus, in dem der Benutzercomputer nur Daten

von jenen Computern annimmt, mit denen der Datenaustausch vom

Benutzer initiiert wurde.

• Update der Antiviren-Datenbanken, der Datenbanken für NetzwerkAngriffe und der Programmmodule – Aktualisierung der Antiviren-

2

(s.

1

Es wird der gesamte E-Mail-Verkehr untersucht, der von dem Programm Microsoft

Office Outlook empfangen und gesendet wird unabhängig von den verwendeten MailProtokollen. Außerdem werden E-Mails untersucht, die von einem beliebigen Programm

nach Protokoll POP3 empfangen und nach SMTP-Protokoll gesendet werden.

2

Kaspersky Anti-Virus bietet die Möglichkeit zur Virenuntersuchung von MailDatenbanken unabhängig von dem verwendeten Mailprogramm. Es werden aber nur

Datenbanken für Microsoft Office Outlook und Microsoft Outlook Express desinfiziert.

Page 13

Vorwort 13

Datenbanken und der Datenbanken für Netzwerk-Angriffe durch

Informationen über neue Viren und Angriffe und Desinfektionsmethoden

für infizierte Objekte, sowie Update der Programmmodule (falls diese

Option nicht deaktiviert wurde). Die Aktualisierung erfolgt von den

Kaspersky-Lab-Updateservern, von einem benutzerdefinierten http- oder

ftp-Server oder aus einem Netzwerkordner oder lokalen Ordner.

• Empfehlungen zur Konfiguration und Arbeit des Programms –

Während der Arbeit mit Kaspersky Anti-Virus werden Tipps der

Kaspersky-Lab-Experten und Empfehlungen zu den Einstellungen

angezeigt, die dem optimalen Antivirenschutz entsprechen.

Wenn gefährliche Objekte gefunden werden, wenn die AntivirenDatenbanken längere Zeit nicht aktualisiert werden, oder wenn längere

Zeit keine vollständige Untersuchung des Computers erfolgte, können Sie

im Hauptfenster von Kaspersky Anti-Virus entsprechende Tipps und

Erklärungen zur Ausführung dieser Aktionen finden.

Auf der Grundlage langjähriger Arbeitserfahrung im Bereich des

Antivirenschutzes und durch die Analyse einer Vielzahl von

Rückmeldungen der Anwender an den Technischen Support-Service,

wurde von Kaspersky-Lab-Experten eine optimale Konfiguration des

Programms ausgearbeitet. Sofort nach der Installation und dem Start des

Produkts werden die von Experten empfohlenen

Antivirenschutzeinstellungen wirksam.

• Verwendung unterschiedlicher Profile für die

Programmkonfiguration – Erstellen und Übernehmen spezieller

Konfigurationsdateien (Profile), in denen die Parameter des Programms

gespeichert sind. Die Programmparameter können in Profilen gespeichert

werden, was Ihnen den einfachen Wechsel der Konfiguration von

Kaspersky Anti-Virus erlaubt. Beispielsweise können Sie das Programm

speziell für die Arbeit im Echtzeitschutz-Modus oder für die Ausführung

des Scan auf Befehl konfigurieren, und solche Konfigurationen dann

verwenden, wenn sie notwendig sind. Sie können jederzeit zu den

empfohlenen Programmeinstellungen zurückkehren.

• Verschieben von Objekten in die Quarantäne – Verschieben von

Objekten, die möglicherweise von Viren oder deren Modifikationen

infiziert sind, in einem speziellen und sicheren Speicher, in dem Sie die

Objekte desinfizieren, löschen, im Ausgangsordner wiederherstellen, und

zur Analyse an Kaspersky-Lab-Experten senden können. Die

Quarantänedateien werden in einem speziellen Format gespeichert und

stellen keine Gefahr dar.

• Anlegen von Sicherheitskopien der Objekte – Anfertigen von

Sicherheitskopien in einem speziellen Backup-Speicher vor der

Desinfektion oder dem Löschen von Objekten. Solche Kopien werden zur

eventuell erforderlichen Wiederherstellung des Originalobjekts

Page 14

14 Kaspersky Anti-Virus

®

Personal Pro

angefertigt, wenn es sich um wertvolle Daten handelt, oder zum Zweck

der Wiederherstellung eines Infektionsbildes. Die Kopien werden in einem

speziellen Format gespeichert und stellen keine Gefahr dar.

• Protokollführung – Aufzeichnung aller Arbeitsergebnisse von Kaspersky

Anti-Virus Personal Pro in einem Protokoll. Das Detail-Protokoll über die

Untersuchungsergebnisse enthält eine Gesamtstatistik der untersuchten

Objekte. Außerdem werden Informationen über die Einstellungen, mit

denen eine bestimmte Aufgabe ausgeführt wurde, und die

Untersuchungs- und Bearbeitungsreihenfolge jedes einzelnen Objekts

gespeichert. Auch über die Ergebnisse der Updates wird ein Protokoll

geführt.

Bestimmte Funktionen von Kaspersky Anti-Virus sind bei der Arbeit mit

Hilfe der Befehlszeile verfügbar (Details s. Kapitel 10 auf S. 142).

1.3. Was ist neu in Version 5.0

Version 5.0 von Kaspersky Anti-Virus Personal Pro, die im vorliegenden

Handbuch beschrieben wird, unterscheidet sich in folgenden Punkten von

Version 4.5:

• Verwendung von Beschleunigungstechnologien iChecker und iStreams

für die Antivirenuntersuchung. Kaspersky Anti-Virus untersucht nun

Objekte, die während einer vorhergehenden Untersuchung gescannt

wurden und sich seitdem nicht geändert haben, nicht erneut. Dies gilt

sowohl für den Echtzeitschutz als auch für den Scan auf Befehl. Dadurch

erhöht sich die Operationsgeschwindigkeit des Programms wesentlich.

• Untersuchung und Desinfektion von E-Mails, die von einem beliebigen

Mailprogramm nach POP3-Protokoll empfangen und nach SMTPProtokoll gesendet werden. Die Vorgängerversion bot den E-MailAntivirenschutz lediglich für Microsoft Office Outlook.

• Desinfektion infizierter Archive. Kaspersky Anti-Virus Personal Pro erlaubt

die Desinfektion infizierter Dateien in Archiven der Typen zip, arj, cab, rar,

lha und ice. In der Vorgängerversion des Programms waren nur das

Erkennen infizierter Dateien in Archiven und die Desinfektion infizierter

Objekte in zip-Archiven möglich.

Multi-Level-Archive der genannten Formate und

selbstextrahierende Archive werden von Kaspersky Anti-Virus

untersucht, aber nicht desinfiziert.

• Die Geschwindigkeit des Updates der Antiviren-Datenbanken wurde

durch Definition des geografisch nächstliegenden Kaspersky-Lab-

Page 15

Vorwort 15

Updateservers erhöht. Nach einer Verbindungsunterbrechung muss nur

noch der verbleibende Teil eines Updates heruntergeladen werden.

• Schutz vor Netzwerk-Angriffen. Diese Version von Kaspersky Anti-Virus

schützt Ihren Computer vor den momentan am meisten verbreiteten

Netzwerk- und Hacker-Angriffen.

• Einfaches Interface. Das Produkt besteht aus einem Programm, während

die vorhergehende Version aus einer Auswahl von Programmen bestand,

von denen jedes eine spezielle Funktion des Antivirenschutzes erfüllte.

Die neue Konzeption erlaubt einfachen Zugriff und Verwaltung aller

wichtigen Funktionen von Kaspersky Anti-Virus.

• Die Kompatibilität von Kaspersky Anti-Virus mit anderen

Antivirenprodukten wurde verbessert. Bei der Programminstallation

können Sie den Schutz für das Dateisystem, für E-Mails, für Netzwerke

und die Untersuchung der Skriptausführung ablehnen, wenn dieser

Schutz durch andere Anwendungen auf Ihrem Computer gewährleistet

wird.

• Empfohlene Einstellungen und Experten-Tipps. Zur Vereinfachung der

Arbeit mit dem Programm gelten in dieser Produktversion StandardEinstellungen, die von Kaspersky-Lab-Experten empfohlen werden. In

den meisten Fällen ist vor der Verwendung des Programms keine

Konfiguration erforderlich. Wenn sich der Antivirenschutz auf einem

niedrigen Niveau befindet, gibt das Programm eine entsprechende

Meldung aus und schlägt unterschiedliche Varianten zur Optimierung des

Sicherheitsniveaus vor.

• Verwaltung der Profile für die Programmfunktion. Die

Programmeinstellungen können zur späteren Verwendung in einer

speziellen Datei gespeichert werden. Wenn die empfohlenen

Einstellungen von Kaspersky Anti-Virus nicht für Sie geeignet sind,

können Sie diese entsprechend anpassen und die Konfiguration in einem

Profil speichern.

• Verlängerung der Lizenz für die Produktbenutzung. Kaspersky Anti-Virus

Personal Pro Version 5.0 erlaubt Ihnen die Installation eines

Lizenzschlüssels zur Verlängerung der Lizenz für die Produktbenutzung.

• Senden von Objekten zur Expertise an Kaspersky Lab. Sie können jetzt

möglicherweise infizierte Objekte, die von Kaspersky Anti-Virus Personal

Pro gefunden werden, sowie Dateien, die Sie persönlich für infiziert

halten, zur Analyse an Kaspersky Lab senden.

• Verbot des Löschens von infizierten zusammengesetzten Objekten. Jetzt

können Sie infizierte zusammengesetzte Objekte (Archive, Mail-Datenbanken, Dateien in Mail-Formaten) nicht mehr versehentlich mit Hilfe von

Kaspersky Anti-Virus löschen. Allerdings können Sie diese wie früher

Page 16

16 Kaspersky Anti-Virus

selbständig entfernen. Eine Ausnahme stellen selbstextrahierende

Archive dar.

• Option zum Erstellen einer Liste der vertrauenswürdigen Programmprozesse. Die Dateiaktivität der vertrauenswürdigen Prozesse wird von

Kaspersky Anti-Virus im Echtzeitschutz nicht kontrolliert.

• Kennwortschutz für den Zugriff auf die Einstellungen von Kaspersky Anti-

Virus. Sie können ein Kennwort festlegen, das beim Wechsel zwischen

Benutzer- und Administratormodus abgefragt wird. Im Benutzermodus

kann nicht auf die Programmeinstellungen zugegriffen werden, der

Echtzeitschutz kann nicht deaktiviert und Kaspersky Anti-Virus Personal

Pro kann nicht aus dem Arbeitsspeicher entfernt werden.

®

Personal Pro

1.4. Hardware- und

Softwarevoraussetzungen

Um die normale Funktionsfähigkeit von Kaspersky Anti-Virus Personal Pro zu

gewährleisten, sind folgende Systemvoraussetzungen zu erfüllen.

Allgemeine Voraussetzungen:

• 50 MB freier Speicher auf der Festplatte

• CD-ROM-Laufwerk (zur Installation von Kaspersky Anti-Virus von einer

CD-ROM).

• Microsoft Internet Explorer Version 5.5 und höher (für das Update der

Antiviren-Datenbanken und Programmmodule über das Internet)

Microsoft Windows 98, Microsoft Windows Me, Microsoft Windows NT

Workstation 4.0 (Service Pack 6a):

• Prozessor Intel Pentium 300 MHz oder höher

• 64 MB Arbeitsspeicher.

Microsoft Windows 2000 Professional (Service Pack 2 oder höher), Microsoft

Windows XP Home Edition, Microsoft Windows XP Professional (Service Pack 1

oder höher):

• Prozessor Intel Pentium 300 MHz oder höher

• 128 MB Arbeitsspeicher.

Page 17

Vorwort 17

1.5. Lieferumfang

Kaspersky Anti-Virus Personal Pro kann bei unseren Vertriebspartnern (als

verpackte Variante) oder in einem Online-Shop (z.B. www.kaspersky.com/de

Abschnitt E-Store) erworben werden.

Wenn Sie das Produkt als verpackte Variante erwerben, umfasst der

Lieferumfang des Softwareprodukts die folgenden Komponenten:

• Versiegelter Umschlag mit Installations-CD, welche die Programmdateien

enthält.

• Benutzerhandbuch

• Lizenzschlüssel, der auf einer speziellen Diskette gespeichert ist.

• Lizenzvertrag

Bitte lesen Sie vor dem Öffnen des versiegelten Umschlags mit der

Installations-CD (oder Disketten) sorgfältig den Lizenzvertrag.

Beim Erwerb von Kaspersky Anti-Virus Personal Pro in einem Online-Shop

kopieren Sie das Produkt von der Kaspersky-Lab-Internetseite. Die Distribution

enthält neben dem eigentlichen Produkt auch das vorliegende Handbuch. Der

Lizenzschlüssel wird Ihnen nach Eingang der Bezahlung per E-Mail zugesandt.

Der Lizenzvertrag ist eine rechtsgültige Vereinbarung zwischen Ihnen und

Kaspersky Lab, in der festgelegt wird, zu welchen Bedingungen Sie das von

Ihnen erworbene Softwareprodukt verwenden dürfen.

Bitte lesen Sie den Lizenzvertrag sorgfältig!

Wenn Sie den Bedingungen des Lizenzvertrags nicht zustimmen, können Sie die

Packung mit Kaspersky Anti-Virus an den Händler zurückgeben, bei dem Sie

diese erworben haben, und der Kaufbetrag des Produkts wird an Sie

zurückerstattet. Voraussetzung dafür ist, dass der versiegelte Umschlag mit der

Installations-CD (oder Disketten) nicht geöffnet wurde.

Durch das Öffnen der versiegelten Packung mit der Installations-CD (oder

Disketten) stimmen Sie allen Bedingungen des Lizenzvertrags zu.

,

1.6. Service für registrierte Benutzer

Kaspersky Lab bietet seinen legalen Benutzern ein breites Spektrum an

Serviceleistungen, die eine gesteigerte Effektivität von Kaspersky Anti-Virus

ermöglichen.

Page 18

18 Kaspersky Anti-Virus

®

Personal Pro

Durch den Erwerb einer Lizenz werden Sie zum registrierten Programmbenutzer

und können während der Gültigkeitsdauer Ihrer Lizenz folgende

Serviceleistungen erhalten:

• Nutzung neuer Versionen des betreffenden Softwareprodukts

• Beratung in Fragen zu Installation, Konfiguration und Benutzung des

betreffenden Softwareprodukts (per Telefon und E-Mail)

• Nachrichten über das Erscheinen neuer Softwareprodukte von Kaspersky

Lab und über das Auftauchen neuer Viren (Dieser Service gilt für

Benutzer, die den Newsletter von Kaspersky Lab abonniert haben).

Die Beratung bezieht sich nicht auf Fragen über Funktion und

Benutzung von Betriebssystemen und anderen Technologien.

1.7. Textgestaltung

Bestimmte Textteile dieser Dokumentation sind entsprechend ihrer Bedeutung

durch unterschiedliche Formatierungselemente hervorgehoben. Die Textgestaltung wird in folgender Tabelle erläutert.

Formatierung Bedeutung

Fette Schrift

Hinweis

Achtung!

Um diese Aktion durchzuführen,

1. Schritt 1.

2. …

Namen von Menüs, Menüelementen,

Dialogfenstern, Elementen von Dialogfenstern, usw.

Zusatzinformationen, Hinweise

Sehr wichtige Informationen

Beschreibung einer Folge von Schritten

und möglichen Aktionen, die vom

Benutzer durchgeführt werden.

Page 19

KAPITEL 2. INSTALLATION DES

PROGRAMMS

Um Kaspersky Anti-Virus Personal Pro auf Ihrem Computer zu installieren,

starten Sie die Datei kavsetup.exe auf der Installations-CD.

Die Installation der Anwendung von einer Distribution, die aus dem

Internet heruntergeladen wurde, stimmt vollständig mit der Installation

der Anwendung von der Distributions-CD überein.

Das Installationsprogramm funktioniert im Dialogmodus. Jedes Dialogfenster enthält eine Auswahl von Schaltflächen zur Steuerung des Installationsprozesses.

Unten finden Sie die Funktionsbeschreibung der wichtigsten Schaltflächen:

• Weiter > – Aktion bestätigen und zum folgenden Schritt der

Installationsprozedur weitergehen.

• < Zurück – zum vorhergehenden Installationsschritt zurückkehren.

• Abbrechen – Installation des Produkts abbrechen.

• Fertig stellen – Installationsprozedur des Programms auf dem Computer

abschließen.

Betrachten wir die einzelnen Schritte der Installationsprozedur ausführlich.

Schritt 1. Überprüfung der Version des installierten

Betriebssystems

Vor der Programminstallation wird auf Ihrem Computer die Übereinstimmung von

installiertem Betriebssystem und Service Packs mit den Installationsvoraussetzungen für Kaspersky Anti-Virus Personal Pro überprüft.

Sollten bestimmte Voraussetzungen nicht erfüllt sein, dann erscheint eine

entsprechende Meldung auf dem Bildschirm. Es wird empfohlen, die

erforderlichen Programme und Service Packs für Microsoft Windows mit Hilfe

des Diensts Windows Update (oder auf andere Weise) zu installieren und

danach die Installation von Kaspersky Anti-Virus Personal Pro zu wiederholen.

Schritt 2. Suche anderer Antivirenprogramme

Auf dieser Etappe erfolgt die Suche nach anderen installierten

Antivirenprodukten, darunter auch Produkte von Kaspersky Lab, deren

Page 20

20 Kaspersky Anti-Virus

®

Personal Pro

gemeinsame Verwendung mit Kaspersky Anti-Virus Personal Pro zu Konflikten

führen kann.

Beim Fund einer auf Ihrem Computer installierten älteren Version von Kaspersky

Anti-Virus (z.B. Version 4.5) werden Sie durch eine Meldung aufgefordert, den

Lizenzschlüssel dieses Produkts zu speichern, falls dieser noch gültig ist.

Wir empfehlen Ihnen, den früher verwendeten gültigen Lizenzschlüssel

zu speichern. Sie können diesen als Schlüssel für Kaspersky Anti-Virus

Personal Pro 5.0 verwenden.

Nach dem Speichern des Schlüssels erscheint auf dem Bildschirm eine

Meldung, die zum Entfernen der betreffenden Software auffordert, da deren

gemeinsame Benutzung mit Kaspersky Anti-Virus Personal Pro 5.0 nicht möglich

ist.

Klicken Sie auf die Schaltfläche OK, um die Installation abzubrechen. Entfernen

Sie dann die ältere Version von Kaspersky Anti-Virus und starten Sie das

Installationsprogramm des Produkts erneut.

Wenn Sie beim vorigen Schritt den aktiven Lizenzschlüssel für

Kaspersky Anti-Virus der Version 4.x zur Verwendung in Version 5.0

gespeichert haben, wird das Fenster zur Installation des

Lizenzschlüssels (s. Schritt 8 auf S. 23) während des

Installationsprozesses nicht angezeigt. Der Schlüssel wird für die Arbeit

des Programms verwendet.

Beim Fund von auf Ihrem Computer installierter Antivirensoftware eines anderen

Herstellers erscheint auf dem Bildschirm eine Meldung mit der Empfehlung,

diese zu entfernen, bevor Kaspersky Anti-Virus Personal Pro installiert wird.

Wir empfehlen Ihnen, das betreffende Programm zu entfernen. Klicken Sie dazu

auf Nein, um den Installationsvorgang abzubrechen. Entfernen Sie dann das

betreffende Softwareprodukt und starten Sie das Installationsprogramm der

Anwendung erneut.

Die Kaspersky-Lab-Spezialisten warnen davor, mehrere AntivirenProdukte auf einem Computer zu installieren, weil bei der gleichzeitigen

Arbeit Konflikte entstehen können.

Beim Fund einer auf Ihrem Computer bereits installierten Version 5.0 von

Kaspersky Anti-Virus Personal Pro erscheint auf dem Bildschirm eine

entsprechende Meldung. Wenn Sie die Installation fortsetzen, wird diese Kopie

des Programms die früher installierte aktualisieren.

Bei der Aktualisierung von Version 5.0 enthält das Fenster zur

Installation des Lizenzschlüssels (s. Schritt 8 auf S. 23) keine

Informationen über den Schlüssel, der zuvor installierte Schlüssel wird

aber für die Arbeit des Programms verwendet.

Page 21

Installation des Programms 21

Schritt 3. Startfenster der Installationsprozedur

Wenn keine anderen Antivirenprogramme auf Ihrem Computer gefunden

wurden, wird sofort nach dem Start der Datei kavsetup.exe das Startfenster

geöffnet, das Informationen über den Beginn der Installation von Kaspersky AntiVirus Personal Pro auf Ihrem Computer enthält.

Klicken Sie auf Weiter >, um die Installation fortzusetzen. Oder klicken Sie auf

Abbrechen, um die Produktinstallation zu abzubrechen.

Schritt 4. Lesen der Lizenzvereinbarung

Das folgende Fenster des Installationsprogramms enthält die Lizenzvereinbarung zwischen Ihnen und Kaspersky Lab. Bitte lesen Sie diese

aufmerksam. Wenn Sie allen Punkten der Vereinbarung zustimmen, klicken Sie

auf Akzeptieren. Die Installationsprozedur wird fortgesetzt.

Schritt 5. Benutzerinformationen

Auf dieser Installationsetappe werden der Name des Benutzers und der Firma

angegeben. Als Standard werden die Daten aus der Registrierung des Betriebssystems verwendet. Sie können diese Daten ändern.

Klicken Sie auf Weiter >, um die Installation fortzusetzen.

Schritt 6. Lesen wichtiger Informationen über das Programm

Auf dieser Installationsetappe erhalten Sie wichtige Informationen über das

Programm, bevor Sie zur Arbeit mit Kaspersky Anti-Virus übergehen.

In diesem Dialogfenster werden Basisoptionen, funktionelle Besonderheiten usw.

von Kaspersky Anti-Virus genannt.

Um zum nächsten Installationsschritt überzugehen, klicken Sie auf die

Schaltfläche Weiter >.

Schritt 7. Verwendung von Kaspersky-Lab-Technologien

Bei diesem Schritt der Installation von Kaspersky Anti-Virus können Sie

entscheiden, ob bei der Arbeit von Kaspersky Anti-Virus folgende Technologien

verwendet werden:

Echtzeitschutz des Dateisystems – Virenuntersuchung aller Dateien, die auf dem

Computer gestartet, geöffnet und gespeichert werden sollen. Der

Dateischutz ist standardmäßig aktiviert. Wenn Sie nicht möchten, dass

Page 22

22 Kaspersky Anti-Virus

®

Personal Pro

Kaspersky Anti-Virus Dateien beim Zugriff untersucht, entfernen Sie das

Kontrollkästchen

Echtzeitschutz für Dateien verwenden.

Echtzeitschutz für E-Mails – Virenuntersuchung aller auf Ihrem Computer

eintreffenden und von Ihnen abgesendeten E-Mails, sowie Ihrer MailDatenbanken. Der Mail-Schutz ist standardmäßig aktiviert. Damit Kaspersky

Anti-Virus E-Mails nicht auf Viren untersucht, deaktivieren Sie das

Kontrollkästchen

E-Mail-Echtzeitschutz verwenden.

Untersuchung der Skriptausführung – Alle VBScript- und JavaScript-Skripts

werden vor der Ausführung auf Viren untersucht. Die Skriptuntersuchung ist

standardmäßig aktiviert. Wenn Sie möchten, dass Kaspersky Anti-Virus

keine Skriptuntersuchung durchführt, deaktivieren Sie das Kontrollkästchen

Skriptuntersuchung verwenden.

Makrountersuchung – Untersuchung aller VBA-Makros, die auf dem Computer

gestartet werden sollen, auf das Vorhandensein von schädlichem Code. Die

Makrountersuchung ist standardmäßig aktiviert. Um die Makrountersuchung

abzuschalten, deaktivieren Sie das Kontrollkästchen

Makrountersuchung verwenden.

Netzwerk-Echtzeitschutz – Technologie zum Schutz Ihres Computers vor

Hackerangriffen. Diese Technologie wehrt Angriffe, die vom Netzwerk auf

Ihren Computer ausgeführt werden, ab und schützt Ihre Daten vor

Beschädigung, unerwünschtem Zugriff und Diebstahl. Der NetzwerkEchtzeitschutz ist standardmäßig aktiviert. Um den Schutz nicht zu

verwenden, deaktivieren Sie das Kontrollkästchen

Netzwerk-

Echtzeitschutz verwenden.

Technologie iStreams

TM

– Technologie zur Beschleunigung der

Antivirenuntersuchung von Objekten (Eine ausführliche Beschreibung der

Technologie befindet sich in Anhang B auf S. 163). Um die Verwendung der

Technologie abzuschalten, deaktivieren Sie das Kontrollkästchen

iStreamsTM-Technologie verwenden.

Diese Technologie wird nur auf Sektoren mit NTFSDateisystem verwendet.

Wenn Sie die Verwendung der oben genannten Technologien auf dieser

Etappe ablehnen, ist für ihre spätere Installation der erneute Start der

Produktinstallation und die Auswahl der gewünschten Technologien

erforderlich.

Wenn Sie sich bei der Arbeit mit Kaspersky Anti-Virus entscheiden, eine

bestimmte Art des Echtzeitschutzes oder die Streams

TM

-Technologie

nicht mehr zu verwenden, muss die Programminstallation erneut

gestartet und bei diesem Schritt das entsprechende Kontrollkästchen

deaktiviert werden.

Page 23

Installation des Programms 23

Klicken Sie auf die Schaltfläche Weiter >, um die Installation fortzusetzen.

Schritt 8. Installation des Lizenzschlüssels

Dieser Schritt der Installationsprozedur wird nur dann ausgeführt, wenn

das Installationsprogramm für Kaspersky Anti-Virus Personal Pro

keinen Lizenzschlüssel finden konnte!

Bei diesem Schritt der Produktinstallation erfolgt die Installation des Lizenzschlüssels für Kaspersky Anti-Virus Personal Pro. Der Lizenzschlüssel ist Ihr

persönlicher "Schlüssel". Er enthält Service-Informationen, die für die volle

Funktionsfähigkeit des Programms erforderlich sind, sowie informative Daten:

• Support-Informationen (Supportanbieter und deren Adressen)

• Name, Nummer und Gültigkeitsdatum der Lizenz

Das Programm funktioniert nicht ohne Lizenzschlüssel.

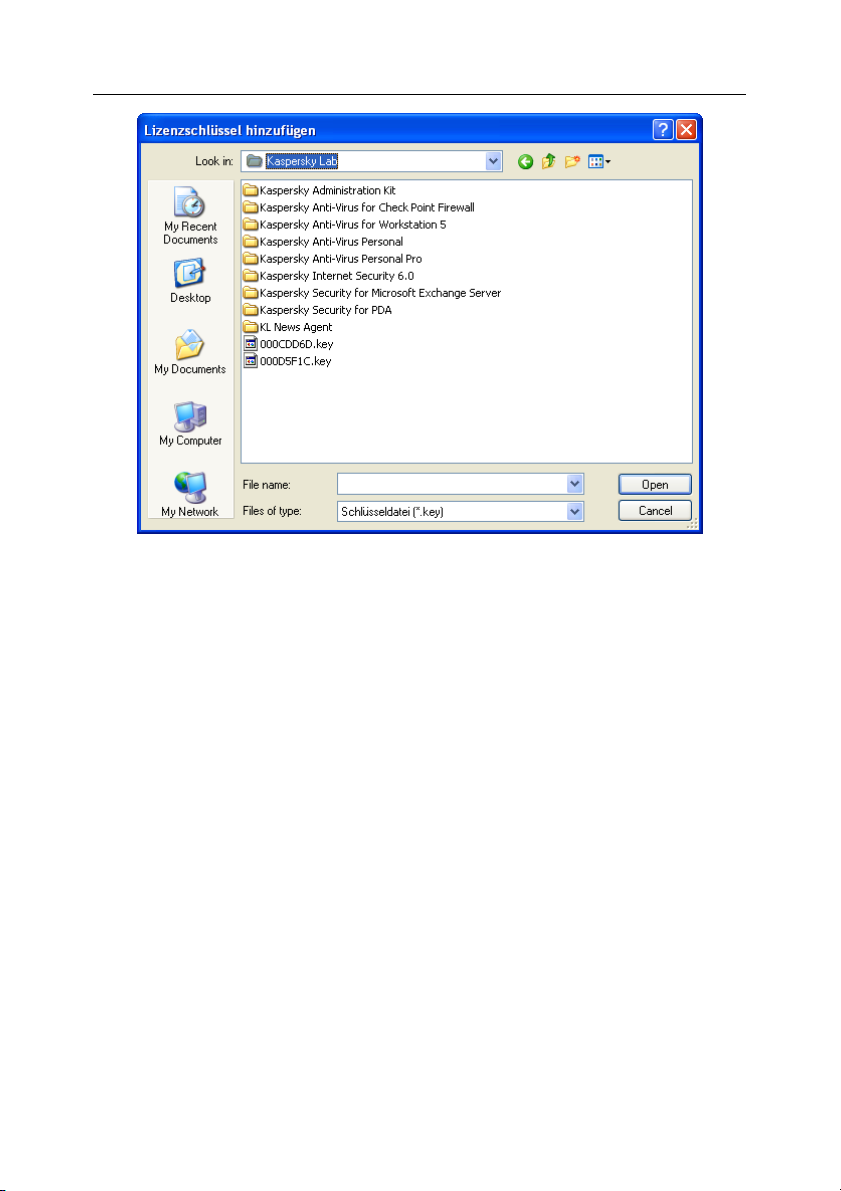

Um einen neuen Lizenzschlüssel zu installieren,

1. Klicken Sie auf die Schaltfläche Durchsuchen und gehen Sie im

Standardauswahlfenster zu dem Ordner, der die

Lizenzschlüsseldatei enthält:

• Wenn Sie Kaspersky Anti-Virus in einer Packung erworben

haben, ist der Lizenzschlüssel auf einer Diskette gespeichert.

Legen Sie die Diskette in das Laufwerk ein und wechseln Sie zu

dieser Diskette (s. Abb. 1).

Page 24

24 Kaspersky Anti-Virus

Abbildung 1. Auswahl des Pfads der Lizenzschlüsseldatei

• Wenn Die Lizenz in einem Internetshop gekauft wurde,

speichern Sie den per E-Mail erhaltenen Lizenzschlüssel in

einem Ordner auf der Festplatte Ihres Computers und wechseln

Sie zu diesem Ordner.

Im gewählten Ordner wird einen Liste der verfügbaren

Lizenzschlüssel angezeigt.

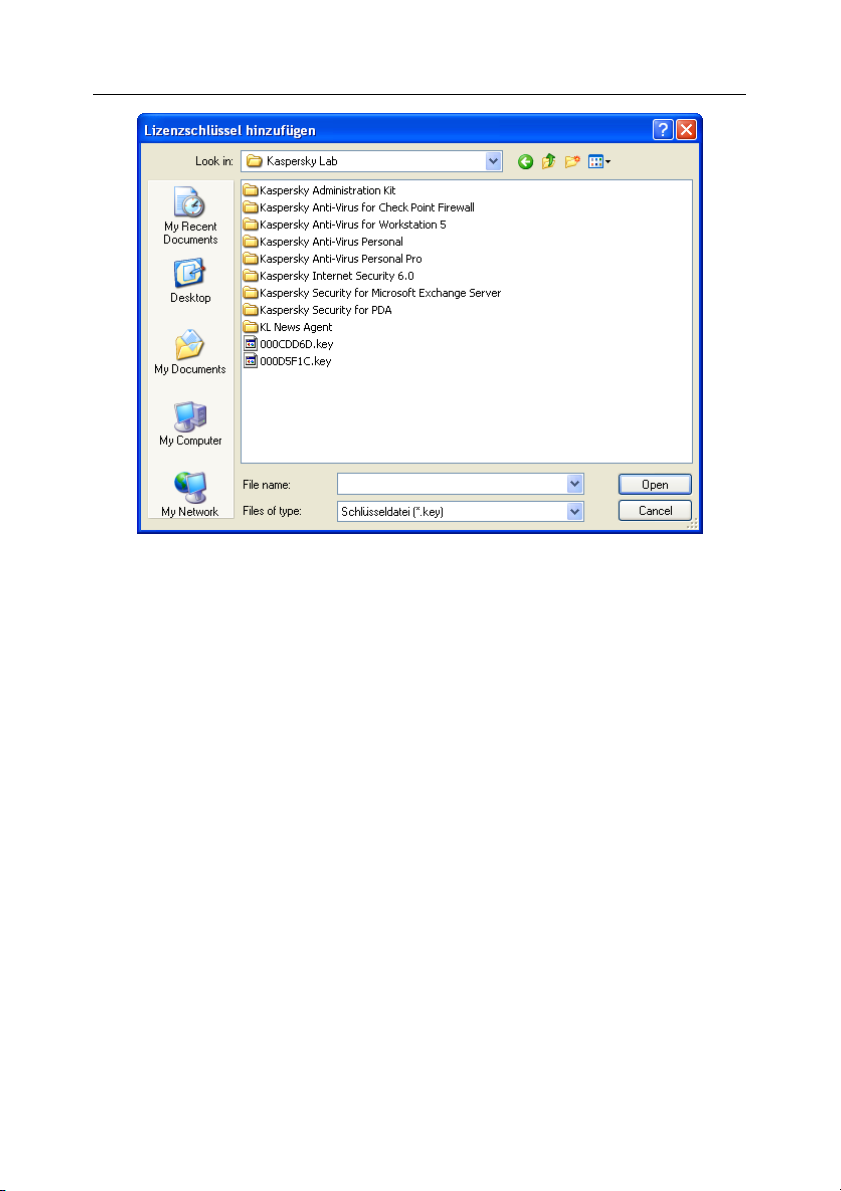

2. Wählen Sie den gewünschten Lizenzschlüssel (Datei mit der

Erweiterung .key) und klicken Sie auf die Schaltfläche Öffnen (s.

Abbildung 2).

®

Personal Pro

Page 25

Installation des Programms 25

Abbildung 2. Auswahl der Lizenzschlüsseldatei

Dadurch werden im Fenster des Installationsassistenten Informationen über die

Lizenz und den Pfad der Lizenzschlüsseldatei angezeigt.

Klicken Sie auf die Schaltfläche Weiter >, um die Installation des Programms

fortzusetzen.

Sollten Sie im Moment der Programminstallation nicht über einen Lizenzschlüssel verfügen (z.B. wenn Sie diesen bei Kaspersky Lab über das Internet

bestellt, aber noch nicht erhalten haben), dann können Sie den Schlüssel später,

beim Start des Programms oder mit Hilfe des speziellen Hilfsprogramms zur

Lizenzschlüsselinstallation (s. Kapitel 9 auf S. 138) installieren. Denken Sie

daran, dass Sie ohne Schlüssel nicht mit der Arbeit von Kaspersky Anti-Virus

beginnen können.

Schritt 9. Auswahl des Zielordners

Auf dieser Etappe der Installation von Kaspersky Anti-Virus wird der Ordner auf

Ihrem Computer festgelegt, in welchem das Produkt installiert wird. Der

Standardpfad lautet: <Laufwerk>\Programme\Kaspersky Lab\Kaspersky

Anti-Virus Personal Pro.

Klicken Sie im Standardfenster zur Dateiauswahl auf die Schaltfläche

Durchsuchen, um diesen Pfad manuell zu ändern oder einen Pfad anzugeben.

Page 26

26 Kaspersky Anti-Virus

®

Personal Pro

Klicken Sie auf die Schaltfläche Installieren, um die Installation fortzusetzen.

Danach wird das Kopieren der Dateien von Kaspersky Anti-Virus Personal Pro

auf Ihren Computer gestartet.

Schritt 10. Abschluss der Installationsprozedur

Das Fenster Abschluss des Installationsassistenten enthält Informationen

über den Abschluss des Installationsprozesses von Kaspersky Anti-Virus

Personal Pro auf Ihrem Computer.

Wenn für den Abschluss der Programminstallation die Registrierung von

Diensten im System erforderlich ist, wird Ihnen der Neustart des Computers

angeboten. Dies ist zum korrekten Abschluss der Produktinstallation

NOTWENDIG.

Um die Programminstallation abzuschließen,

1. Wählen Sie eine der Varianten:

Ja. Den Computer jetzt neu starten

Nein. Den Computer später neu starten

2. Klicken Sie auf Fertig stellen.

Wenn der Neustart des Computers zum Abschluss der Installation nicht

erforderlich ist, um die Programminstallation fertig zu stellen,

1. Deaktivieren Sie das Kontrollkästchen Kaspersky Anti-Virus

Personal Pro 5.0 starten, wenn Sie den Antivirenschutz Ihres

Computers nicht sofort nach dem Abschluss der Programminstallation aktivieren möchten.

Wenn Sie dieses Kontrollkästchen deaktivieren, wird der

Antivirenschutz Ihres Computers erst nach dem Neustart automatisch gestartet. Sie können den Antivirenschutz manuell aus

dem Hauptmenü des Betriebssystems Microsoft Windows

aktivieren (Start ! Programme ! Kaspersky Anti-Virus

Personal Pro)

2. Klicken Sie auf Fertig stellen.

Nach der Installation und dem Start von Kaspersky Anti-Virus:

• erscheint das Programmsymbol

im Infobereich der Taskleiste.

Page 27

Installation des Programms 27

• erscheinen Verknüpfungen mit dem Programm werden dem Microsoft

Windows-Hauptmenü hinzugefügt (Start ! Programme ! Kaspersky

Anti-Virus Personal Pro).

Page 28

KAPITEL 3. PROPHYLAXE VON

COMPUTERINFEKTIONEN

Da Viren Ihr Vorhandensein zwischen gewöhnlichen Dateien gekonnt maskieren,

ist es für Laien schwierig, deren Existenz auf einem Computer zu bemerken. In

diesem Kapitel versuchen wir, die Kennzeichen einer Computerinfektion

möglichst genau zu beschreiben. Außerdem werden Methoden zur Datenwiederherstellung nach einem Virenangriff und Maßnahmen zur Verhinderung

einer Infektion durch schädliche Programme dargestellt.

3.1. Kennzeichen einer Infektion

Es existiert eine Reihe von Kennzeichen, die möglicherweise auf eine

Computerinfektion hinweisen. Wenn Sie "seltsames" Verhalten des Computers

oder eines der folgenden Ereignisse bemerken, dann ist Ihr Computer mit hoher

Wahrscheinlichkeit von einem Virus infiziert:

• Anzeige unvorhergesehener Meldungen oder Bilder auf dem Bildschirm.

• Wiedergabe nicht vorhergesehener Audiosignale.

• Unerwartetes Öffnen oder Schließen des CD-ROM-Laufwerks.

• Willkürlicher, nicht von Ihnen initiierter Start bestimmter Programme auf

dem Computer.

• Wenn Kaspersky Anti-Hacker auf Ihrem Computer installiert ist: Anzeige

von Warnungen über den Versuch bestimmter Programme Ihres Computers, eine Verbindung mit dem Internet herzustellen, obwohl Sie dies nicht

initiiert haben.

Außerdem gibt es einige charakteristische Merkmale für eine Virusinfektion via

E-Mail:

• Freunde oder Bekannte teilen Ihnen mit, dass sie Nachrichten von Ihnen

erhalten haben, die Sie aber nicht abgeschickt haben.

• In Ihrer Mailbox befindet sich eine große Anzahl von Nachrichten ohne

Antwortadresse und Header.

Es ist anzumerken, dass diese Merkmale nicht immer durch die Existenz von

Viren hervorgerufen werden. Teilweise können sie auf andere Ursachen zurückgehen. So können beispielsweise infizierte Nachrichten mit Ihrer Antwortadresse

abgeschickt werden, jedoch nicht von Ihrem Computer.

Page 29

Prophylaxe von Computerinfektionen 29

Außerdem existieren indirekte Hinweise auf eine Infektion Ihres Computers:

• häufiges Abstürzen oder Funktionsstörungen des Computers.

• verlangsamte Arbeit des Computers beim Start von Programmen.

• Laden des Betriebssystems ist nicht möglich.

• Verschwinden von Dateien und Ordnern oder Veränderungen des Inhalts.

• häufiger Zugriff auf die Festplatte (häufiges Blinken des

Festplattenindikators im PC-Gehäuse).

• Microsoft Internet Explorer "bleibt hängen" oder verhält sich unerwartet

(z.B. das Programmfenster lässt sich nicht schließen).

In der Mehrzahl der Fälle wird das Vorhandensein indirekter Symptome durch

Hardware- oder Softwarestörungen verursacht. Trotz der geringen

Wahrscheinlichkeit, dass solche Symptome auf eine Infektion zurückgehen, wird

bei ihrem Auftreten empfohlen, eine vollständige Untersuchung Ihres Computers

vorzunehmen, bei der die von Kaspersky-Lab-Experten empfohlenen

Einstellungen verwendet werden.

3.2. Aktionen beim Auftreten von

Infektionsmerkmalen

Wenn Sie bemerken, dass sich Ihr Computer "verdächtig verhält",

1. Keine Panik! Diese goldene Regel kann Sie vor dem Verlust wichtiger

Daten und unnötigem Stress bewahren.

2. Trennen Sie den Computer vom Internet.

3. Trennen Sie den Computer vom lokalen Netzwerk, wenn er damit

verbunden ist.

4. Wenn der Systemstart von der Festplatte des Computers nicht möglich

ist (der Computer gibt beim Starten des Systems einen Fehler aus),

versuchen Sie, das System im abgesicherten Modus oder von der

Microsoft Windows-Rettungsdiskette zu starten, die Sie bei der

Installation des Betriebssystems auf dem Computer erstellt haben.

5. Bevor Sie irgendwelche Aktionen ausführen, speichern Sie Ihre Arbeitsergebnisse auf einem externen Datenträger (Diskette, CD, Flash-Card

usw.).

Page 30

30 Kaspersky Anti-Virus

®

Personal Pro

Wenn Sie in Zukunft Daten auf den desinfizierten Computer

übertragen, untersuchen Sie diese unbedingt zuvor mit

Kaspersky Anti-Virus (s. 6.3.5 auf S. 62).

6. Installieren Sie Kaspersky Anti-Virus Personal Pro.

7. Empfangen Sie das aktuelle Update der Antiviren-Datenbanken.

Verwenden Sie dazu möglichst nicht Ihren eigenen Computer, sondern

einen virusfreien Computer (Computer eines Freundes, in einem

Internet-Café, bei der Arbeit). Die Verwendung eines anderen

Computers ist von Vorteil, da bei einer Internetverbindung mit dem

infizierten Computer die Möglichkeit besteht, dass der Virus wichtige

Informationen an Angreifer sendet oder sich an die Adressen Ihres

Adressbuchs verschickt. Gerade deshalb ist bei dem Verdacht auf eine

Infektion das sofortige Trennen der Verbindung mit dem Internet und

dem lokalen Netzwerk ratsam. Außerdem können Sie die Updates der

Antiviren-Datenbanken auf Diskette oder CD bei Kaspersky Lab oder

unseren Vertriebspartnern erhalten und Ihre Datenbanken aus dieser

Quelle aktualisieren (Details s. Pkt. 7.1.1 auf S. 70).

8. Wählen Sie die von Kaspersky-Lab-Experten empfohlene Sicherheitsstufe für die Einstellungen des Programms (s. Kapitel 4 auf S. 33).

9. Starten Sie die vollständige Untersuchung des Computers (s. Pkt. 6.3.2

auf S. 57).

3.3. Sicherheitsregeln

Selbst die zuverlässigsten und vernünftigsten Maßnahmen können keinen

hundertprozentigen Schutz vor Computerviren und Trojanischen Programmen

bieten. Allerdings können Sie das Risiko einer Virusinfektion und möglicher

Verluste minimieren, indem Sie eine Reihe von Regeln ausarbeiten.

Eine der wichtigsten Methoden im Kampf gegen Viren ist, wie auch in der

Medizin, die rechtzeitige Prophylaxe. Die Computerprophylaxe besteht aus

wenigen Regeln, deren Beachtung die Wahrscheinlichkeit einer Virusinfektion

und des Datenverlusts erheblich verringern.

Im Folgenden finden Sie die wichtigsten Sicherheitsregeln zur Vermeidung von

Virusinfektionen.

Regel № 1: Schützen Sie Ihren Computer mit Hilfe eines Antivirenprogramms

und Programmen zur sicheren Arbeit im Internet:

• Installieren Sie umgehend Kaspersky Anti-Virus Personal Pro.

• Aktualisieren Sie regelmäßig die Antiviren-Datenbanken. Das Update

kann beim Eintreten einer Virusepidemie mehrmals täglich vorgenommen

Page 31

Prophylaxe von Computerinfektionen 31

werden. In solchen Fällen werden die Antiviren-Datenbanken auf den

Updateservern von Kaspersky Lab unverzüglich aktualisiert.

• Legen Sie die von Kaspersky-Lab-Experten empfohlenen Einstellungen

für den Echtzeitschutz fest. Der Echtzeitschutz wird sofort nach dem

Einschalten des Computers wirksam und erschwert Viren das Eindringen

in den Computer.

• Legen Sie die von Kaspersky-Lab-Experten empfohlenen Einstellungen

für die vollständige Untersuchung des Computers fest und planen Sie

deren Ausführung mindestens einmal pro Woche.

• Außerdem wird die Installation des Programms Kaspersky Anti-Hacker

zum Schutz des Computers bei der Arbeit im Internet empfohlen.

Regel № 2: Verhalten Sie sich beim Speichern neuer Daten auf dem Computer

vorsichtig:

• Untersuchen Sie alle Wechseldatenträger (Disketten, CD-ROMs, FlashCards usw.) vor deren Verwendung auf das Vorhandensein von Viren.

• Gehen Sie vorsichtig mit E-Mail-Nachrichten um. Starten Sie nie Dateien,

die Sie per E-Mail erhalten haben, wenn Sie nicht sicher sind, dass diese

wirklich für Sie gedacht sind, selbst wenn diese von einem Bekannten

abgesandt wurden. Seien Sie besonders vorsichtig mit E-Mails, die

scheinbar von einem Antiviren-Hersteller stammen.

• Gehen Sie vorsichtig mit allen Daten um, die Sie aus dem Internet

empfangen haben. Wenn Ihnen von einer Webseite angeboten wird, ein

neues Programm zu installieren, vergewissern Sie sich über das

Vorhandensein eines Sicherheitszertifikats.

• Wenn Sie eine ausführbare Datei aus dem Internet oder über ein lokales

Netzwerk herunterladen, dann untersuchen Sie diese unbedingt mit

Kaspersky Anti-Virus Personal Pro.

• Verhalten Sie sich vorsichtig bei der Auswahl der von Ihnen besuchten

Internetseiten. Bestimmte Seiten sind von gefährlichen Skriptviren oder

Internet-Würmern infiziert.

Regel № 3: Verfolgen Sie aufmerksam die Informationen von Kaspersky Lab.

In den meisten Fällen informiert Kaspersky Lab über den Anfang einer

neuen Epidemie lange, bevor diese ihren Höhepunkt erreicht. Die

Wahrscheinlichkeit einer Infektion ist in diesem Fall noch gering und

durch den Download der aktualisierten Antiviren-Datenbanken können

Sie sich rechtzeitig vor dem neuen Virus schützen.

Regel № 4: Verhalten Sie sich misstrauisch gegenüber falschen

Viruswarnungen und E-Mails, die vorgeben vor Infektionen zu warnen.

Page 32

32 Kaspersky Anti-Virus

®

Personal Pro

Regel № 5: Verwenden Sie das Dienstprogramm Microsoft Windows Update

und installieren Sie regelmäßig die Updates für das Betriebssystem

Windows.

Regel № 6: Kaufen Sie Ihre Software nur bei offiziellen Händlern.

Regel № 7: Beschränken Sie den Kreis der Leute, die zur Arbeit auf Ihrem

Computer berechtigt sind.

Regel № 8: Verringern Sie das Risiko unangenehmer Folgen einer möglichen

Infektion:

• Fertigen Sie rechtzeitig Sicherheitskopien Ihrer Daten an. Wenn Sicherheitskopien vorhanden sind, kann das System bei Datenverlust schnell

wiederhergestellt werden. Distributions-CDs, Disketten, Flash-Cards und

andere Datenträger mit Software und wertvollen Informationen sollten an

einem sicheren Ort aufbewahrt werden.

• Erstellen Sie unbedingt eine Rettungsdiskette für Ihr System, von der Sie

Ihren Computer bei Bedarf unter Verwendung eines "sauberen"

Betriebssystems starten können.

Regel № 9: Überprüfen Sie regelmäßig die Liste der auf Ihrem Computer

installierten Programme. Dazu können Sie den Punkt Programme ändern

oder entfernen in der Systemsteuerung verwenden oder den Ordner

Programme, Ordner Autostart überprüfen. So können Sie Software finden,

die ohne Ihr Wissen auf dem Computer installiert wurde, während Sie

beispielsweise das Internet benutzt oder ein bestimmtes Programm

installiert haben. Möglicherweise befinden sich potentiell gefährliche

Programme darunter.

Page 33

KAPITEL 4. COMPUTERSCHUTZ

MIT STANDARDEINSTELLUNGEN

Der Antivirenschutz wird sofort nach der Programminstallation auf dem

Computer wirksam, wobei die standardmäßigen Einstellungen verwendet

werden. Diese Einstellungen werden von den Kaspersky-Lab-Experten zur

Gewährleistung des optimalen Schutzes für Ihren Computer empfohlen.

Daneben existiert eine Option zum schnellen Wechsel der Einstellungen durch

die Auswahl einer von drei Sicherheitsstufen, die von den Kaspersky-LabExperten vordefiniert wurden:

• Maximaler Schutz – Diese Sicherheitsstufe gewährleistet maximalen

Schutz für Ihren Computer, wobei die Systemleistung geringfügig

beeinträchtigt wird.

• Empfohlen – Diese Sicherheitsstufe basiert auf den Einstellungen, die

von Kaspersky-Lab-Experten empfohlen werden und gewährleistet den

optimalen Schutz Ihres Computers.

• Maximales Tempo – Diese Sicherheitsstufe gewährleistet die maximale

Funktionsgeschwindigkeit, wobei die Anzahl der untersuchten Objekte

verringert wird.

Im Folgenden wird beschrieben, wie Kaspersky Anti-Virus mit den von Experten

empfohlenen Einstellungen arbeitet.

4.1. Echtzeitschutz

Der Echtzeitschutz Ihres Computers wird nur dann gewährleistet, wenn

Sie bei der Programminstallation seine Verwendung nicht abgelehnt

haben.

Der Echtzeitschutz ist ab dem Moment des Betriebssystemstarts bis zum Ende

der Arbeit des Computers aktiv.

Sofort nach dem Start des Computers untersucht Kaspersky Anti-Virus seine

eigenen Module, den Arbeitsspeicher des Computers sowie Autostart-Objekte

auf die Existenz von Viren und führt die Echtzeituntersuchung von Objekten aus,

die geöffnet, gespeichert und gestartet werden sollen.

Page 34

34 Kaspersky Anti-Virus

®

Personal Pro

Standardmäßig funktioniert der Echtzeitschutz Ihres Computers entsprechend

den von Kaspersky-Lab-Experten empfohlenen Einstellungen, die folgende

Optionen umfassen:

• Objekte, die geöffnet, gespeichert und gestartet werden und sich auf

Festplatten, Wechseldatenträgern oder Netzlaufwerken des Computers

befinden, werden auf Viren untersucht. Die Untersuchung erstreckt sich

nur auf Objekte, die potentiell infiziert werden können. Folgende Objekte

werden untersucht:

• Bootsektoren von Laufwerken (Diese Objekte werden sofort

nach dem Programmstart untersucht.)

• gepackte Dateien und Objekte, die an andere Dateien

angehängt oder darin eingebettet sind (OLE-Objekte).

• eingehende Mail-Nachrichten

Objekte, die offenkundig keine Viren enthalten können werden

vom Echtzeitschutz ausgeschlossen.

• Beim Fund eines infizierten Objekts wird der Zugriff darauf gesperrt und

eine Anfrage auf seine Behandlung erscheint auf dem Bildschirm.

• Beim Fund eines Objekts, das möglicherweise von einem Virus oder

dessen Modifikation infiziert ist, blockiert das Programm den Zugriff

darauf und stellt eine Anfrage auf die Behandlung.

• Beim Erkennen eines Netzwerk-Angriffs erscheint ein entsprechender

Hinweis auf dem Bildschirm und das Programm blockiert den Angriff.

• Die Arbeitsergebnisse des Programms werden in einem Protokoll aufgezeichnet (s. Pkt. 8.4 auf S. 123).

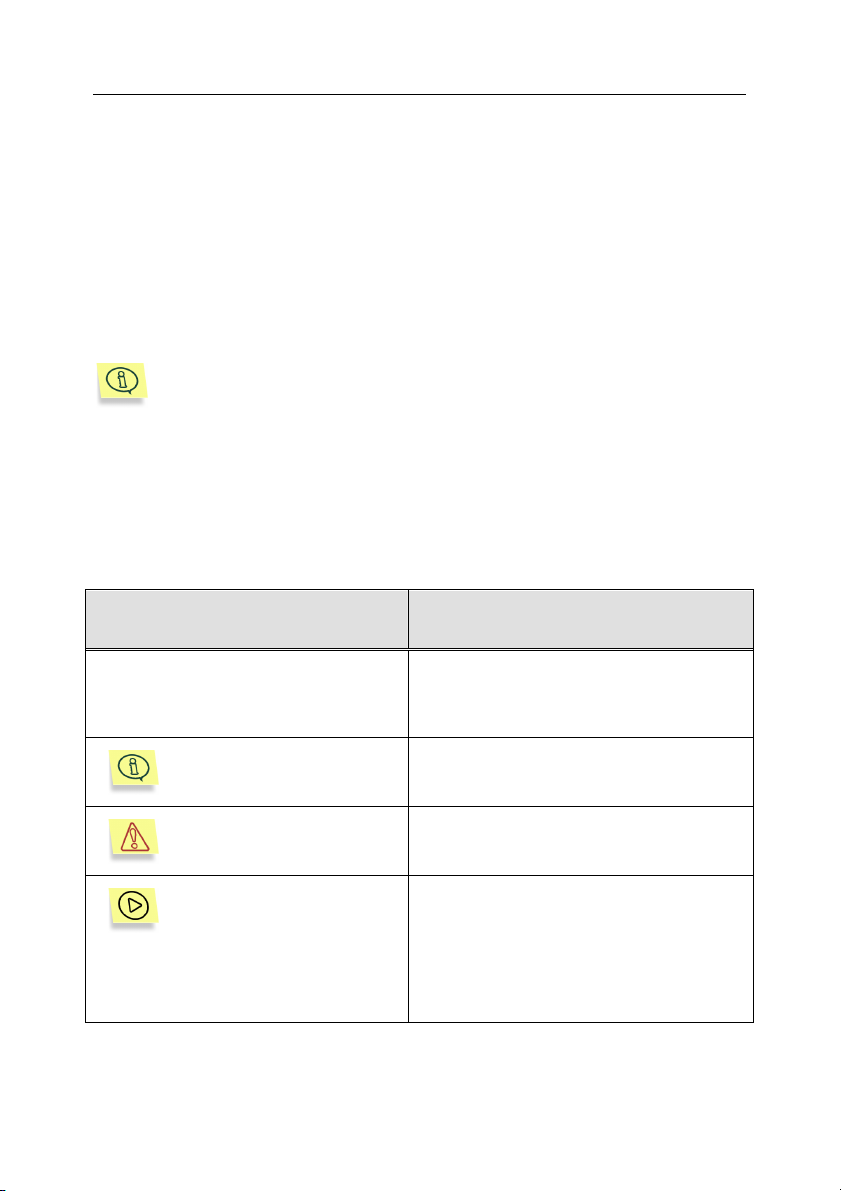

Die folgende Tabelle zeigt alle für die Antivirenuntersuchung von Dateien

möglichen Parameter. Das Zeichen + bedeutet, dass dieser Parameter auf der

genannten Stufe verwendet wird, das Zeichen – bedeutet, dass der Parameter

nicht verwendet wird.

Untersuchungsstufe

Festplatten

Maximale

Sicherheit

Potentiell

infizierbare

Objekte

Empfohlen

Potentiell

infizierbare

Objekte

+ + +

Maximales

Tempo

Dateien nach

Namenserweiterung

Page 35

Computerschutz mit Standard-Einstellungen 35

Maximale

Sicherheit

Wechseldatenträger

Netzlaufwerke

OLE-Objekte

Gepackte ausführbare

Dateien

Selbstextrahierende

Archive3

Bootsektoren von

Laufwerken

+ + +

+ + -

+ + -

+ + +

+ - -

+ + +

Empfohlen

Maximales

Tempo

Maximale

Untersuchungszeit für

- - -

ein Objekt (Sek.)

Eingehende Mail (POP3) + + +

Eingehende Mail

(Microsoft Office

+ + +

Outlook)

Ausgehende Mail

(SMTP)

+ - -

Ausgehende Mail

(Microsoft Office

+ - -

Outlook)

Angehängte Archive + + -

Angehängte Mail-

Datenbanken

+ + -

iStreams™ verwenden + + +

iChecker™ verwenden + + +

3

Nur die ausführbaren Teile von selbstextrahierenden Archiven werden untersucht.

Page 36

36 Kaspersky Anti-Virus

®

Personal Pro

4.2. Scan auf Befehl

Standardmäßig erfolgt die Untersuchung entsprechend den von Kaspersky-LabExperten empfohlenen Einstellungen.

• Bei der vollständigen Untersuchung Ihres Computers auf Befehl werden

der Arbeitsspeicher des Computers, der von gestarteten Prozessen

belegt wird, und alle Objekte der Festplatte des Computers

untersucht, einschließlich:

• Objekte, die beim Start des Betriebssystems ausgeführt

werden, Bootsektoren von Laufwerken

• Archive, gepackte ausführbare Dateien, selbstextrahierende

Archive

• Objekte, die an andere Dateien angehängt oder darin

eingebettet sind (OLE-Objekte).

Bei der vollständigen Untersuchung des Computers

werden die verwendeten Mailboxen nicht untersucht.

• Bei der Virenuntersuchung eines einzelnen Laufwerks, Ordners oder

einer Datei werden alle Dateien des ausgewählten Bereichs untersucht,

einschließlich.

• Archive, gepackte ausführbare Dateien, selbstextrahierende

Archive

• Objekte, die an andere Dateien angehängt oder darin

eingebettet sind (OLE-Objekte).

• Gefundene gefährliche Objekte werden nach dem Abschluss der

Untersuchung bearbeitet. Für jedes Objekt werden mögliche Aktionen

genannt.

• Die Arbeitsergebnisse des Programms werden in einem Protokoll

aufgezeichnet (s. Pkt. 8.4 auf S. 123).

Standardmäßig wird die vollständige Untersuchung Ihres Computers

automatisch jeden Freitag um 20:00 gestartet. Über den Start der vollständigen

Untersuchung des Computers informiert der Status auf der rechten Seite der

Registerkarte Sicherheit (s. Abb. 5):

auf Viren

Die vollständige Untersuchung des Computers wird im Moment

ausgeführt....

Wenn Ihr Computer um 20:00 ausgeschaltet ist, findet keine Untersuchung statt.

Page 37

Computerschutz mit Standard-Einstellungen 37

Die folgende Tabelle zeigt alle für die Antivirenuntersuchung von Dateien

möglichen Parameter. Das Zeichen + bedeutet, dass dieser Parameter auf der

genannten Stufe verwendet wird, das Zeichen – bedeutet, dass der Parameter

nicht verwendet wird.

Maximale

Sicherheit

Empfohlen

Maximales

Tempo

Untersuchungss

tufe

Potentiell

infizierbare

Objekte

Potentiell

infizierbare

Objekte

Dateien nach

Namenserweiterung

Archive + + -

OLE- Objekte + + +

Gepackte

ausführbare

+ + +

Dateien

Selbstextra-

hierende

+ + +

Archive4

NTFS-Ströme + + +

Mail-Format-

Dateien

Mail-

Datenbanken

+ - -

+ - -

Maximale Größe

des zu

untersuchenden

- - 8192

Objekts (KB)

Maximale

Untersuchungsz

eit für ein Objekt

- - 60

(Sek.)

Kennwort-

abfrage bei der

+ - -

Untersuchung

4

Nur die ausführbaren Teile von selbstextrahierenden Archiven werden untersucht.

Page 38

38 Kaspersky Anti-Virus

®

Personal Pro

iStreams™

verwenden

iChecker™

verwenden

Maximale

Sicherheit

+ + +

+ + +

Empfohlen

Maximales

Tempo

4.3. Update der AntivirenDatenbanken

Die Datenbanken werden standardmäßig alle drei Stunden von den KasperskyLab-Updateservern kopiert und auf Ihrem Computer installiert. Wenn Sie weniger

als drei Stunden am Tag mit dem Computer arbeiten, werden die Datenbanken

sofort nach dem nächsten Start von Kaspersky Anti-Virus aktualisiert.

Page 39

KAPITEL 5. PROGRAMM-

OBERFLÄCHE

Kaspersky Anti-Virus Personal Pro verfügt über ein einfaches und komfortables

Interface. In diesem Kapitel betrachten wir seine wichtigsten Elemente: Symbol

im Infobereich der Taskleiste, Kontextmenü, Hauptfenster und einige Servicefenster.

5.1. Symbol im Infobereich der

Taskleiste

Nach dem Programmstart erscheint im Infobereich der Taskleiste ein Symbol,

dessen Aussehen vom Zustand des Echtzeitschutzes abhängt.

Wenn das Symbol aktiv ist (rote Farbe)

Computer unter der Kontrolle von Kaspersky Anti-Virus. Wenn das Symbol

inaktiv ist (graue Farbe)

wenn Sie den Echtzeitschutz zuvor angehalten, den Echtzeitschutz für Dateien

deaktiviert oder ihn nicht installiert haben).

Wenn die Analyse eines Objekts aufgeführt wird, dann blinkt ein blau-weißes

Ordnersymbol über dem Programmsymbol:

von E-Mails erscheint ein blinkender Briefumschlag

Updates nimmt das blinkende Symbol folgendes Aussehen an: .

Wenn in den erweiterten Einstellungen für Kaspersky Anti-Virus (s.

Pkt. 8.6 auf S. 130) die Animation des Symbols im Infobereich

deaktiviert wurde, nimmt das Symbol nur einen Zustand an: aktiv oder

inaktiv.

Beim Eintritt eines Ereignisses, das in Bezug auf die Antivirensicherheit wichtig

ist, wird über dem Symbol vorübergehend eine informative Meldung mit

Empfehlungen der Kaspersky-Lab-Experten eingeblendet (s. Abb. 3) (bei der

Arbeit mit den Betriebssystemen Microsoft Windows 98/NT werden diese

Hinweise nicht angezeigt).

, ist der Echtzeitschutz abgeschaltet (beispielsweise

, befinden sich alle Dateien auf Ihrem

/ . Während der Untersuchung

. Beim Download von

Page 40

40 Kaspersky Anti-Virus

®

Personal Pro

Abbildung 3. Informative Meldung

5.2. Kontextmenü

Durch Rechtsklick auf das Programmsymbol im Infobereich der Taskleiste wird

das Kontextmenü geöffnet (s. Abb. 4), das folgende Punkte enthält:

• Kaspersky Anti-Virus öffnen – Öffnen des Programmhauptfensters auf

der Registerkarte Sicherheit. Das Hauptfenster kann auch durch Klick

auf das Programmsymbol

werden.

• In den Benutzermodus wechseln / In den Administratormodus

wechseln – Von einem Sicherheitsmodus in den anderen wechseln.

• Gestartete Aufgaben – Liste der Aufgaben, die nach Zeitplan ausgeführt

werden. Dieser Punkt erscheint im Kontextmenü, wenn eine Aufgabe

ausgeführt wird.

• Arbeitsplatz auf Viren untersuchen – Start der vollständigen

Virenuntersuchung des Computers entsprechend der gewählten

Sicherheitsstufe.

• Datenbanken aktualisieren – Download des Updates für die Antiviren-

Datenbanken von der benutzerdefinierten Update-Quelle.

• Echtzeitschutz aktivieren / Echtzeitschutz anhalten – Aktivieren /

Deaktivieren des Echtzeitschutzes Ihres Computers für einen bestimmten

Zeitraum. Dieser Punkt ist nur dann im Kontextmenü des Programms

vorhanden, wenn Sie die Verwendung des Datei-Echtzeitschutzes bei der

Installation von Kaspersky Anti-Virus Personal Pro nicht abgelehnt haben.

Abhängig vom Echtzeitschutz-Status ändert sich das Aussehen des

Programmsymbols.

im Infobereich der Taskleiste geöffnet

Wir warnen davor, den Echtzeitschutz anzuhalten, weil sich

dadurch das Risiko einer Infektion Ihres Computers durch

Viren wesentlich erhöht.

• Über das Programm – Öffnen eines Fensters mit grundlegenden