GUÍA DEL USUARIO

KASPERSKY

ANTI-VIRUS

2009

Estimado usuario de Kaspersky Anti-Virus 2009:

Gracias por elegir nuestro producto. Esperamos que esta documentación le

ayude en su trabajo y le aporte respuestas acerca de este programa.

Advertencia: Este documento es propiedad de Kaspersky Lab y todos los

derechos están reservados de conformidad con las leyes de propiedad

intelectual de la Federación Rusa y tratados internaci onales. La reproducción o

distribución ilícita de este documento, parcial o total, puede ser objeto de

acciones legales ante los tribunales civiles, administrativos o penales, de

conformidad con las leyes de la Federación Rusa. Toda reproducción o

distribución de estos materiales, inclusive su traducción, requiere autorización

escrita de Kaspersky Lab. Este documento y las ilustraciones asociadas sólo se

pueden utilizar con fines de información, no comerciales o personales.

Este documento está sujeto a cambios sin previo aviso. La última versión de

este documento, está a su disposición en: http://www.kaspersky.com/docs

.

Kaspersky Lab no asume ninguna r esponsabilidad por el contenido, la calidad,

la relevancia o la exactitud de los materiales utilizados en este documento cu yos

derechos son propiedad de terceras partes, ni por los daños potenciales

asociados al uso de estos documentos.

Este documento incluye marcas comerciales registradas o no. Todas las marcas

son propiedad de sus respectivos propietarios.

© Kaspersky Lab, 1996-2008

+7 (495) 645-7939,

Tel., fax: +7 (495) 797-8700,

+7 (495) 956-7000

http://www.kaspersky.com/

http://support.kaspersky.com/

Fecha de revisión: 28.07.2008

INDICE

INTRODUCCIÓN .................................................................................................. 5

Información sobre la aplicación....................................................................... 5

Fuentes de información para búsquedas personalizadas ......................... 5

Contacto con el Departamento de Ventas ................................................. 6

Contacto con el Servicio de Asistencia técnica ......................................... 6

Foro Internet de Kaspersky Lab ................................................................ 8

Novedades de Kaspersky Anti-Virus 2009 ...................................................... 8

Principios de protección de la aplicación ........................................................ 9

Asistentes y herramientas ....................................................................... 10

Sobre el soporte ...................................................................................... 11

Análisis heurístico ................................................................................... 12

Requisitos de hardware y software ............................................................... 13

AMENAZAS A LA SEGURIDAD DEL EQUIPO .................................................. 15

Aplicaciones peligrosas ................................................................................ 15

Programas nocivos .................................................................................. 16

Virus y gusanos ................................................................................. 16

Troyanos ............................................................................................ 20

Herramientas nocivas ........................................................................ 27

Programas potencialmente indeseables ................................................. 30

Programas publicitarios (adware) ...................................................... 31

Programas pornográficos (pornware) ................................................ 31

Otros programas de riesgo ................................................................ 32

Métodos de la aplicación para la detección de objetos infectados,

sospechosos y potencialmente peligrosos .............................................. 36

ACTUALIZACIÓN DE LA APLICACIÓN ............................................................. 37

Paso 1. Descarga de versiones recientes de la aplicación ........................... 38

Paso 2. Comprobación de los requisitos del sistema .................................... 39

Paso 3. Ventana de bienvenida del Asistente ............................................... 39

Paso 4. Lectura del Contrato de licencia ...................................................... 40

Paso 5. Selección del tipo de instalación ...................................................... 40

Paso 6. Selección de la carpeta de instalación ............................................. 41

4 Kaspersky Anti-Virus 2009

Paso 7. Selección de los componentes de aplicación para instalar .............. 41

Paso 8. Búsqueda de otro software antivirus ................................................ 42

Paso 9. Preparación final de la instalación ................................................... 43

Paso 10. Fin de la instalación ....................................................................... 44

INTERFAZ DE LA APLICACIÓN ........................................................................ 45

Icono del área de notificaciones .................................................................... 45

Menú contextual ............................................................................................ 46

Ventana principal de la aplicación ................................................................. 48

Notificaciones................................................................................................ 51

Ventana de configuración de la aplicación .................................................... 51

PRIMEROS PASOS ........................................................................................... 53

Actualización de la aplicación ....................................................................... 54

Análisis de seguridad .................................................................................... 55

Análisis del equipo en busca de virus ........................................................... 56

Administración de la licencia ......................................................................... 56

Suscripción para la renovación automática de licencias ............................... 58

Participación en Kaspersky Security Network ............................................... 60

Administración de la seguridad ..................................................................... 61

Suspensión de la protección ......................................................................... 63

VALIDACIÓN DE LOS PARÁMETROS DE APLICACIÓN ................................. 65

Prueba con el "virus" EICAR y sus modificaciones ....................................... 65

Pruebas de protección en el trafico HTTP .................................................... 69

Pruebas de protección en el trafico SMTP .................................................... 70

Validación de la configuración del Antivirus de archivos y memoria ............. 71

Validación de los parámetros de análisis antivirus ........................................ 71

DECLARACIÓN DE RECOLECCIÓN DE DATOS DE KASPERSKY SECURITY

NETWORK ......................................................................................................... 73

KASPERSKY LAB .............................................................................................. 80

FUNDACIÓN MOZILLA ...................................................................................... 95

CONTRATO DE LICENCIA ................................................................................ 96

INTRODUCCIÓN

EN ESTA SECCIÓN:

Información sobre la aplicación ............................................................................ 5

Novedades de Kaspersky Anti-Virus 2009 ........................................................... 8

Principios de protección de la aplicación .............................................................. 9

Requisitos de hardware y software ..................................................................... 13

INFORMACIÓN SOBRE LA APLICACIÓN

Es fácil obtener respuestas a cualquier consulta que Ud. tenga sobre la compra,

la instalación o el uso de la aplicación.

Kaspersky Lab dispone de muchas fuentes de información y Ud. puede elegir la

que más le convenga a Ud., en función de la urgencia o de la importanc ia de su

consulta.

FUENTES DE INFORMA CIÓN PARA BÚSQUEDAS

PERSONALIZAD AS

Puede utilizar el sistema de Ayuda.

El sistema de Ayuda ofrece información sobre la administración de la protección

de su equipo: visualización del estado de la protección, análisis de varias áreas

del equipo y ejecución de otras tareas.

Para abrir la Ayuda, active el vínculo Ayuda de la ventana principal de la

aplicación o pulse <F1>.

6 Kaspersky Anti-Virus 2009

CONTACT O CON EL DEP ART A MENTO DE VENTAS

Si tiene alguna consulta sobre la elección o compra de la aplic ación, o sobre la

ampliación del periodo de utilización, puede llamar por teléfono a nuestros

especialistas del Departamento de ventas en nuestra sede central de Moscú:

+7 (495) 797-87-00, +7 (495) 645-79-39, +7 (495) 956-70-00.

El servicio se ofrece en los idiomas ruso e inglés.

Puede enviar sus consultas al Departamento de ventas a:

sales@kaspersky.com

.

CONTACT O CON EL SERVICIO DE ASISTENCIA

TÉCNICA

Si Ud. ya adquirió la aplicación, y desea obtener información sobre ella,

contáctese con el servicio de Asistencia técnica por teléfono o por Internet.

Los especialistas del servicio de Asistencia técnica responderán a sus preguntas

sobre la instalación y uso de la aplicación; si su equipo está infectado, le

ayudarán a eliminar las consecuencias de las acci ones de cualquier programa

nocivo.

Solicitud por correo al servicio de Asistencia técnica (sólo para usuarios

registrados)

Ud. puede consultar a los especialistas del servicio de Asistencia técnica

mediante el formulario electrónico del Servicio de ayuda (Helpdesk) en la

dirección:

(http://support.kaspersky.com/helpdesk.html

Puede plantear su consulta en alemán, español, francés, inglés o ruso.

Cuando envíe su consulta, indique el número de cliente recibido al

registrarse en el sitio Internet del servicio de Asistencia técnica, y su

contraseña.

).

Introducción 7

Nota:

Si Ud. todavía no es usuario registrado de las aplicaciones de Kaspersky

Lab, puede completar un formulario de registro en:

https://support.kaspersky.com/en/PersonalCabinet/Registration/Form/

Durante el registro, debe indicar el código de activación o el nombre del

archivo llave.

El servicio de Asistencia técnica responderá a su petición en su Gabinete

Personal en https://support.kaspersky.com/en/PersonalCabinet

y a la

dirección de correo electrónico que Usted indique en su petición.

Describa en el formulario electrónico el problema encontrado con el máximo

detalle posible. Especifique la siguiente información en los campos

obligatorios:

• Tipo de consulta. Las preguntas más frecuentes de los usuarios

son agrupadas por temas genéricos, por ejemplo "Problema de

instalación/desinstalación de productos" o "Problema con el

análisis/eliminación de virus". Si no hay un t ema que corresponda

a su pregunta, escoja “Pregunta general”.

• Nombre y número de la versión de la aplicación.

• Texto de la consulta. Describa el problema encontrado con el

máximo detalle posible.

• Número y contraseña de cliente. Escriba el númer o y contraseña

de cliente recibidos al registrarse en el sitio Internet del servicio de

Asistencia técnica.

• Dirección de correo electrónico. Los especialistas del servicio de

Asistencia técnica enviarán la respuesta a su consulta a esta

dirección de correo electrónico.

Asistencia técnica por teléfono

Si su problema requiere ayuda urgente, puede llamar al servicio de

Asistencia técnica de su ciudad. Por favor, no olvide enviar toda la

información necesaria (http://support.kaspersky.com/support/details

) cuando

consulte al servicio de Asistencia técnica ruso

(http://support.kaspersky.com/support/support_local

) o internacional

8 Kaspersky Anti-Virus 2009

(http://support.kaspersky.com/support/international). Esto permitirá que

nuestros especialistas procesen su consulta a la brevedad posible.

FOR O INTERNET DE KASPERSKY LAB

Si su consulta no requiere respuesta urgente, puede plantearla a los

especialistas de Kaspersky Lab y a otros usuarios de aplicaciones antiv irus de

Kaspersky Lab en el Foro Internet de Kaspersky Lab

http://forum.kaspersky.com/

El foro le permite consultar temas publicados anteriormente, aportar con

comentarios, plantear temas nuevos y utilizar el motor de búsqueda.

.

NOVEDADES DE KASPERSKY ANTIVIRUS 2009

Kaspersky Anti-Virus 2009 (también denominado “Kaspersky Anti-Virus” o “la

aplicación”) usa un enfoque totalmente nuevo de la se guridad de la infor mación,

que contribuye a prevenir acciones indeseables de programas sospechosos y

peligrosos. Se mejoró de manera significativa la capac idad de la aplicac ión para

proteger los datos confidenciales del usuario. La aplicación incluye ahora

asistentes y herramientas que facilitan de manera notable la ejecuci ón de tarea s

específicas de protección del equipo.

Presentamos a continuación las nuevas características de Kaspersky Anti-Virus

2009:

Nuevas características de protección:

• La búsqueda de vulnerabilidades en el sistema operativo y en las

aplicaciones, con su consiguiente eliminación, permite mantener un alto

nivel de seguridad y evitar la intrusión de programas peligr osos en su

sistema.

• Los nuevos Asistente de análisis de seguridad y Asistente de

configuración del navegador facilitan la búsqueda y eliminación de

amenazas de seguridad y vulnerabilidades en las aplicaciones

instaladas, en el sistema operativo o en el navegador Internet.

Introducción 9

• Kaspersky Lab cuenta ahora con una reacción más rápida ante las

nuevas amenazas gracias a la tecnología de participación en

Kaspersky Security Network que recolecta y envía datos sobre

cualquier infección del equipo del usuario a los servidores de

Kaspersky Lab.

• El nuevo Asistente para la restauración del sistema ayuda a corregir los

daños causados por ataques nocivos.

Nuevas características de protección para Internet:

• Se mejoró la protección contra intrusos en Internet gracias a la

inclusión de las direcciones de sitios phishing en las bases de datos de

la aplicación.

• Una herramienta que escanea el tráfico de ICQ y MSN brinda

seguridad durante el uso de mensajeros instantáneos.

Nuevas características en la interfaz del programa:

• La nueva interfaz del programa es el r eflejo de un nuevo enfoque de

protección de la información.

• Los cuadros de diálogo, con su gran c apacidad de i nformación, ayudan

al usuario a tomar decisiones rápidas.

• Se mejoró la funcionalidad de los informes y de la información

estadística sobre las actividades de la aplicación. La posibilidad de

aplicar filtros para una mayor flexibilidad de trabajo con informes, hace

de KIS 2009 un producto irreemplazable para los profesionales.

PRINCIPIOS DE PROTECCIÓN DE LA

APLICACIÓN

Kaspersky Anti-Virus protege su equipo contra amenazas conocidas,

desconocidas y contra datos indeseables. El procesamiento de cada tipo de

amenaza corre a cargo de un componente individual de la aplicación. Esta

organización flexible permite configurar con facilidad cualquiera de los

componentes y ajustarlos a las necesidades específicas de un usuario en

particular, o de toda la organización.

10 Kaspersky Anti-Virus 2009

Kaspersky Anti-Virus incluye las siguientes prestaciones de seguridad:

• Vigilancia de las actividades de las aplicaciones en el sistema para

evitar que ejecuten acciones peligrosas.

• Componentes de protección contra programas nocivos: proporcionan

protección en tiempo real de las transferencias y de las rutas de

entrada de todos los datos en su equipo.

• Seguridad Online brinda seguridad contra ataques phishing.

• Tareas de análisis antivirus: utilizadas para buscar virus en archivos,

carpetas, unidades o zonas individuales, o para realizar un análisis

completo del equipo. Se pueden configurar las tareas de análisis para

detectar vulnerabilidades en las aplicaciones instaladas en su equipo.

• La actualización de los componentes asegura que los módulos y las

bases de datos estén siempre al día para detectar los últimos

programas nocivos, ataques de hackers y mensajes spam.

• Asistentes y herramientas que facilitan la ejecución de tare as dur ante el

funcionamiento de Kaspersky Anti-Virus.

• Características de Asistencia técnica que proporcionan información

para trabajar con la aplicación y ampliar sus posibilidades.

ASISTENTES Y HERRAMIENTAS

Asegurar la seguridad de su equipo es una tarea difícil que requiere

conocimientos sobre las características del sistema operativo y los métodos

empleados para aprovechar sus debilidades. Además, resulta difícil analizar y

procesar la gran cantidad y diversidad de información existente relativa a la

seguridad de sistemas.

Para ayudar a cumplir determinadas tareas de seguridad informática, Kaspersky

Anti-Virus incluye varios asistentes y herramientas.

• Asistente para el análisis de la seguridad: realiza diagnósticos de

seguridad del equipo y busca vulnerabili da d es en el sist ema op erativ o y

en los programas instalados en el equipo.

Introducción 11

• Asistente para la configuración del navegador Internet: analiza los

parámetros de Microsoft Internet Explorer, en primer lugar, desde una

perspectiva de seguridad.

• El Asistente de restauración del sistema elimina los rastros que los

ataques de programas nocivos dejan en el sistema.

• El disco de rescate está diseñado para restaurar el sistema después

del ataque de un virus que haya dañado archivos del sistema operativ o

e impida que éste pueda iniciarse.

SOBRE EL SOPORTE

La aplicación incluye varias características diseñadas para mantenerla al día,

expandir sus posibilidades y ayudarle a usarlas.

Kaspersky Security Network

Kaspersky Security Network es un sistema de transferencia automática

de informes sobre amenazas detectadas y potenciales a un a base de datos

centralizada. Esta base de datos permite a Kaspersky Lab responder con

más rapidez a las amenazas más propagadas y notificar a los usuarios

sobre brotes virales.

Licencia

Al adquirir Kaspersky Anti-Virus, Ud. acepta un contrato de licencia con

Kaspersky Lab que regula la utilización de la aplicación, así como su acceso

a actualizaciones de las bases de datos y al Asistencia técnica durante

cierto tiempo. Las condiciones de uso y otros datos necesarios para que e l

programa sea completamente funcional vienen incluidos en el arc hivo llave

de la licencia.

El menú Licencia le permite consultar información detallada sobre su

licencia, renovarla o adquirir una nueva.

Asistencia técnica

Todos los usuarios registrados de Kaspersky Anti-Virus pueden benefici arse

de nuestro servicio de Asistencia técnica. Para averiguar cómo recibir

Asistencia técnica, use la función Asistencia técnica.

12 Kaspersky Anti-Virus 2009

Los vínculos le dan acceso al Foro de usuarios de Kaspersky Lab y le

permiten enviar sugerencias o un informe de errores a Asistencia técnica

mediante un formulario especial en línea.

Usted también tiene acceso al Asistencia técnica en línea y a los servicio s

de su Espacio Personal (Gabinete del usuario). Nuestro personal siem pre

está dispuesto a proporcionarle Asistencia técnica telefónico sobre la

aplicación.

ANÁLISI S HEURÍSTICO

Algunos componentes de protección en tiempo r eal utilizan métodos heurí sticos,

como el Antivirus de archivos y memoria, el Antivirus de correo y chat, el

Antivirus Internet; los análisis antivirus también recurren a este método.

El escaneado de objetos con el método de firmas, que usa una base de datos

que contiene descripciones de todas las amenazas conocidas, determina si un

objeto es nocivo y cuál es el grado de peligro que representa. El método

heurístico, a diferencia del basado en firmas, analiza el comportamiento de los

objetos y no su contenido estático, pero no pue de proporcionar el mismo grado

de certeza en sus veredictos.

La ventaja del análisis heurístico es que detecta los programas noc ivos que no

están en la base de datos, que puede no estar actualizad a antes del escaneo.

Gracias a esto, consigue detectar nuevas amenazas antes de que l os analistas

antivirus las detecten.

Sin embargo, existen métodos que permiten burlar los métodos heurísticos. Por

ejemplo, una de estas medidas consiste en congelar l a actividad de un código

nocivo tras detectar un análisis heurístico en curso.

Nota:

El uso combinado de varios métodos de análisis garantiza una mayor seguridad.

En caso de amenaza potencial, el analizador heurístico simula la ejecución del

objeto dentro del entorno virtual seguro de la aplicación. Si descubre alguna

actividad sospechosa durante la ejecución del ob jeto, la aplicación lo considera

como dañino y no le permite ejecutarse en el equipo anfitrión, o presenta un

mensaje al usuario solicitando instrucciones adicionales:

Introducción 13

• Mover a cuarentena la nueva amenaza para analizarla y procesarla

más tarde con bases de datos actualizadas

• Eliminar el objeto

• Ignorar (si está seguro de que el objeto no puede ser dañino).

Para usar los métodos heurísticos, marque la casilla Usar análisis heurístico y

mueva el control deslizante a una de las siguientes posiciones: Superficial,

Medio o Detallado. El nivel de detalle asegura el equilibrio entre la minuciosidad

y, por tanto, calidad del análisis contra nuevas amenazas, y el consumo de

recursos del sistema, así como la duración del análisis. A mayor nivel heurístico,

mayor consumo de recursos del sistema y mayor tiempo requerido.

Advertencia!

Las nuevas amenazas detectadas de forma heurística son rápidamente

analizadas por Kaspersky Lab y los métodos para su des infección se agregan a

las actualizaciones de las bases de datos cada hora.

Si actualiza regularmente sus bases de datos, po drá mantener el nivel óptimo de

protección para su equipo.

REQUISITOS DE HARDWARE Y

SOFTWARE

Para asegurar el normal funcionamiento de la ap licación, el equ ipo debe cumpli r

las siguientes especificaciones mínimas:

Requisitos generales:

• 75 MB de espacio libre en el disco duro.

• CD-ROM (para instalar la aplicación desde el CD).

• Ratón (mouse) .

• Microsoft Internet Explorer 5.5 o superior (para actualizar las bases y

módulos de la aplicación por Internet).

14 Kaspersky Anti-Virus 2009

• Microsoft Windows Installer 2.0.

Microsoft Windows XP Home Edition (SP2 o superior), Microsoft Windows XP

Professional (SP2 o superior), Microsoft Windows XP Professional x64 Edition:

• Procesador Intel Pentium 300 MHz o superior (o su equivalente

compatible).

• 256 Mb de memoria RAM.

Microsoft Windows Vista Starter x32, Microsoft Windows Vista Home Basic,

Microsoft Windows Vista Home Premium, Microsoft Windows Vista Business,

Microsoft Windows Vista Enterprise, Microsoft Windows Vista Ultimate:

• Procesador Intel Pentium 800 MHz 32 bits (x86) / 64 bits (x64) o

superior (o su equivalente compatible).

• 512 Mb de memoria RAM.

AMENAZAS A LA SEGURIDAD DEL EQUIPO

La seguridad de la computadora puede ser afectada por aplicaciones nocivas,

spam, phishing, ataques de hacker, adware y banners. La principal fuente de

estas amenazas es Internet.

EN ESTA SECCIÓN:

Aplicaciones peligrosas ...................................................................................... 15

APLICACIONES PELIGROSAS

La aplicación de Kaspersky Lab puede detectar centenares de miles de

programas nocivos residentes en su equipo. Algunos de estos programas

constituyen una gran amenaza para su equipo, mientras ot ros sólo suponen un

peligro si se cumplen determinadas condiciones. Después de detectar un

programa nocivo, el programa lo clasifica y le atribuye un nivel de peligrosidad

(alta o media).

Los analistas antivirus de Kaspersky Lab distinguen dos categorías princ ipales:

programas nocivos y programas potencialmente indeseables.

Los programas nocivos (Malware, ver página 16) se crean con el objetivo de

causar daños al equipo o al usuario: por ejemplo, rob ar, bloquear, modificar o

eliminar información, o alterar el funcionamiento del equipo o de la red.

Programas potencialmente indeseables (página 30) (P UP): a diferencia de los

programas nocivos, no producen daños, pero pueden ser inoportunos.

La Enciclopedia de Virus (http://www.viruslist.com/en/viruses/encyclopedia

contiene una descripción detallada de estos programas.

)

16 Kaspersky Anti-Virus 2009

PR OGRAMAS NOCIVOS

Los programas nocivos (Malware) están diseñados específicamente para

dañar al equipo y al usuario: robar, bloquear, modificar o e liminar información, o

alterar el funcionamiento del equipo o de la red.

Los programas nocivos se dividen en tres subcategorías: virus y gusanos,

troyanos, y utilidades nocivas.

Virus_y_gusanos (Viruses_and_Worms): son capaces de crear copias de sí

mismos y éstas, a su vez, también son capaces de reproducirse. Algunos de

ellos se ejecutan sin conocimiento ni intervención del usuario, mientras otros

requieren la interacción del usuario para poder ejecutarse. Estos programas

realizan sus acciones nocivas cuando se los ejecuta.

Troyanos

reproducen. Se infiltran en el equipo, por ejemplo, a través del correo

electrónico, o de un navegador cuando el usuario visita un sitio Internet

"infectado". Los troyanos deben ser ejecutados por el usuario antes de realizar

sus acciones nocivas.

Herramientas nocivas

especialmente para producir daños. Sin embargo, a diferencia de otros

programas nocivos, no ejecutan inmediatam ente acciones nocivas y se pueden

guardar y ejecutar de forma segura en el equipo del usuario. Estos prog ramas

cuentan con funciones para crear virus, gusanos y troyanos, organizar ataques

de red en servidores remotos, piratear equipos o realizar otras acciones nocivas.

(Trojan_programs): a diferencia de los gusanos y los virus, no se

(Malicious_tools): son herramientas diseñadas

VIRUS Y GUSANOS

Subcategoría: Virus y gusanos (Viruses_and_Worms)

Nivel de riesgo: alto Máximo.

Los virus y gusanos tradicionales ejecutan acciones no a utorizadas en el e quipo

infectado, pueden reproducirse y propagarse por sí mismos.

Amenazas a la seguridad del equipo 17

Virus tradicionales

Después de infiltrarse en el sistema, un virus tradicional infecta un archivo, se

activa en el mismo, realiza su acción nociva y a continuación agr ega copias de

sí mismo a otros archivos.

Los virus tradicionales sólo se reproducen en los recursos locales de un

determinado equipo; no pueden penetrar en otros equipos de forma

independiente. Sólo pueden penetrar en otros equipos si consiguen agregar una

copia de sí mismos a un archivo almacenado en una carpet a comparti da o en u n

CD, o cuando el usuario reenvía un correo con un adjunto infectado.

El código de un virus tradicional es capaz de penetrar en varias zonas del

equipo, del sistema operativo o de una aplicación. En función del entorno,

pueden haber virus de archivo, virus de arranque, virus de secuencia de

comandos y virus de macro.

Los virus pueden infectar archivos de diferentes modos. Los virus de

sobreescritura escriben su propio código reemplazando el código del archivo

infectado, tras lo cual destruyen el contenido del archivo. El archivo infectado

deja de funcionar y no es posible repararlo. Los virus parasitarios modific an los

archivos, dejándolos parcial o completamente operacionales. Los virus

acompañantes no modifican ningún archivo, sino que crean duplicados, así que

cuando se abre el fichero infectado, en realidad se ejecuta el virus. Existen

también virus vinculados, virus (OBJ) que infectan módulos objeto, virus (LIB)

que infectan bibliotecas de compilación, otros que infectan el texto original de los

programas, etc.

Gusanos

Después de infiltrarse en el sistema, el código de un gusano de red, de forma

similar al código de un virus tradicional, se ejecuta y real iza su acción nociva.

Los gusanos de red se denominan así por su capacidad para aprovechar los

medios de comunicación entre equipos (sin el conocimiento de sus usuarios)

para enviar copias de sí mismos a través de varios canales de información.

Los gusanos se clasifican según su principal método de proliferación, que

enumeramos en la siguiente tabla:

18 Kaspersky Anti-Virus 2009

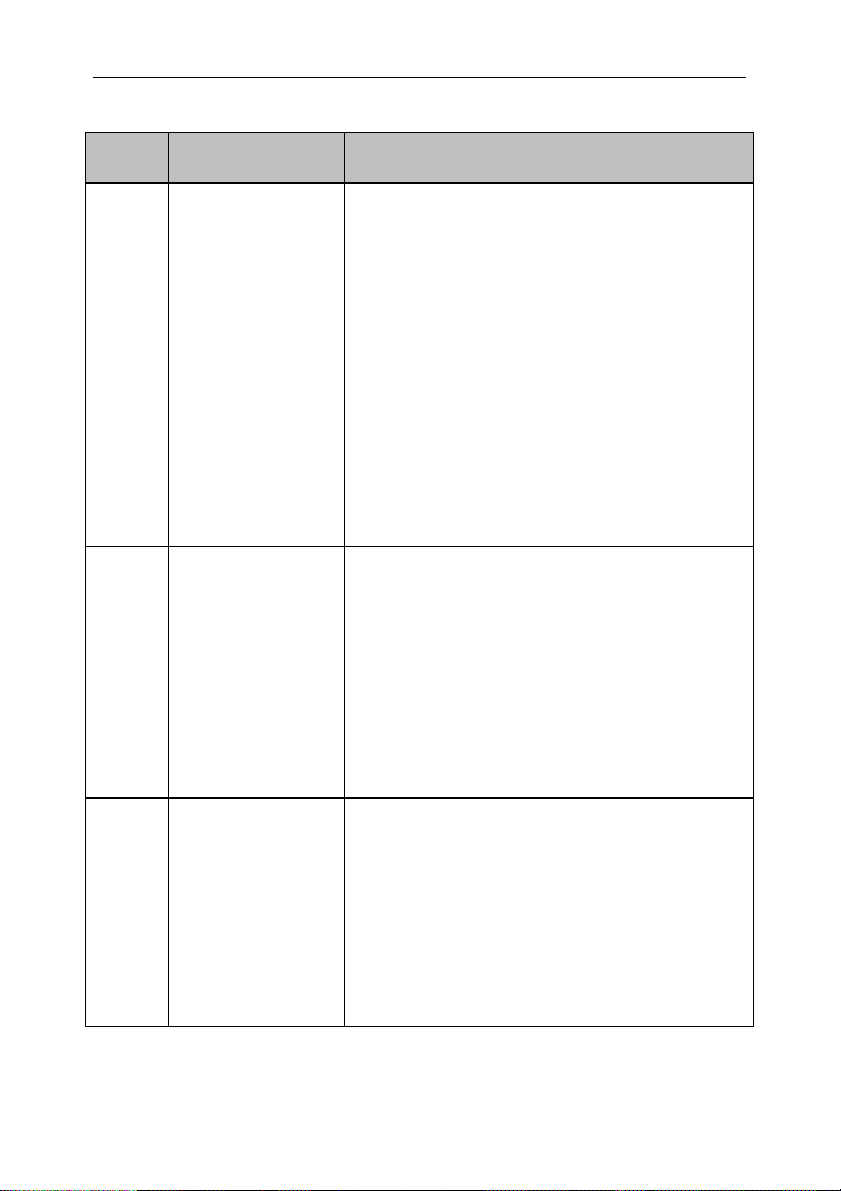

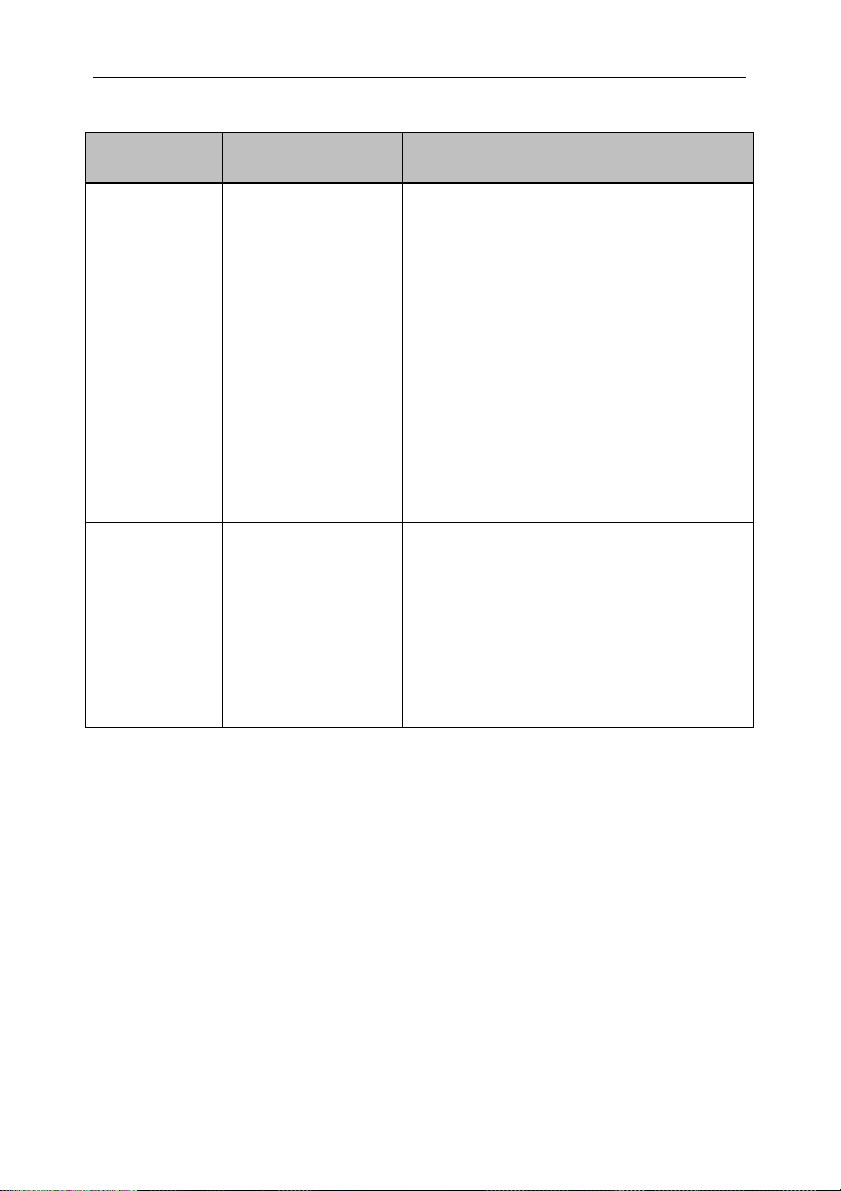

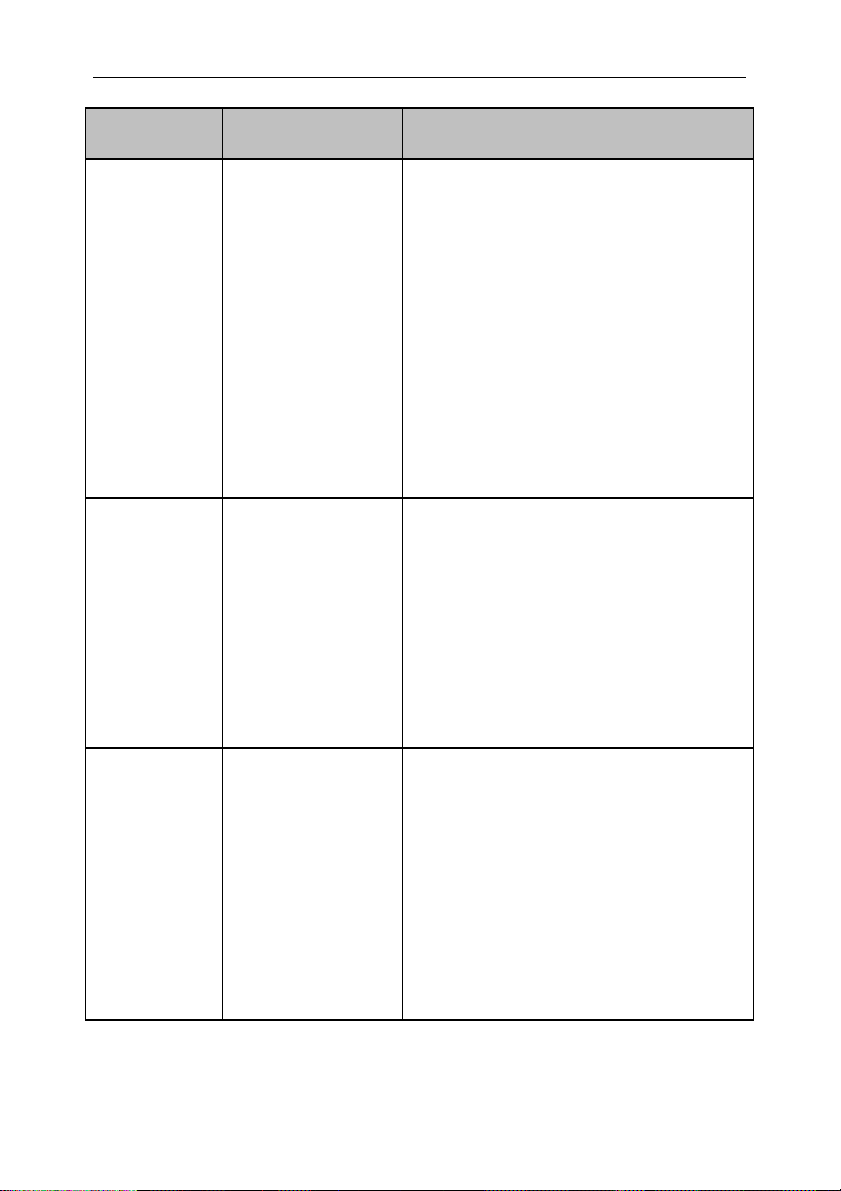

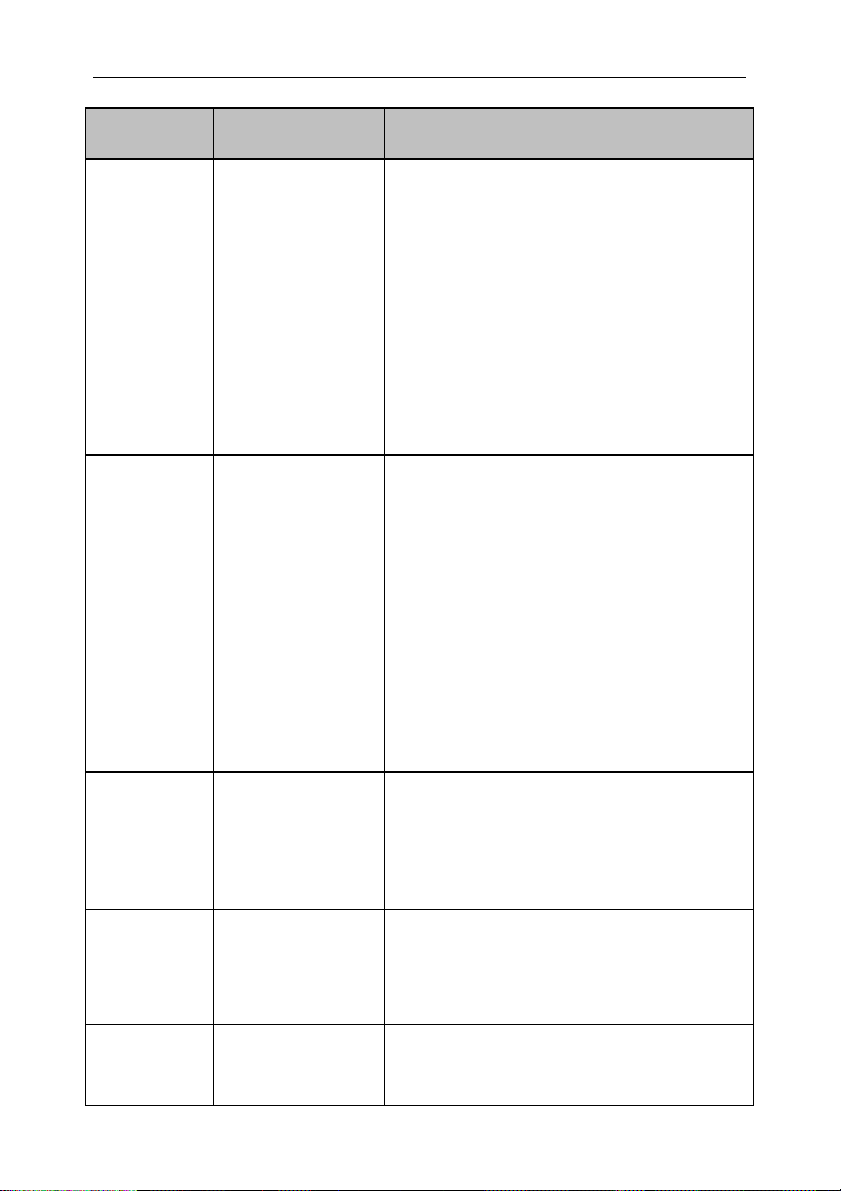

Tabla 1. Gusanos según el modo de proliferación

TIPO NOMBRE DESCRIPCIÓN

EmailWorm

IMWorm

Gusanos de correo Infectan los equipos a través del correo

electrónico.

El mensaje infectado tiene un archivo adjunto

que contiene una copia del gusano o un enlace

a un gusano ubicado en un sitio web. Por lo

general, el sitio web ha sido hackeado o está e n

un sitio que le pertenece al hacker. El gusano

se ejecuta cuando se abre este tipo de

adjuntos: al activar el vínculo, descargar y abrir

un archivo, el gusano también se ejecuta y

realiza su acción nociva. Tras esto, sigue

reproduciéndose mediante copias y buscando

nuevas direcciones de correo electrónico para

enviarles mensajes infectados.

Gusanos de

mensajería

instantánea

Se propagan a través de clientes de

mensajería instantánea (IM) como ICQ, MSN

Messenger, AOL Instant Messenger, Yahoo

Pager o Skype.

Normalmente, utilizan la lista de contactos para

enviar mensajes con un vínculo hacia una copia

de su mismo archivo, ubicada en un sitio

Internet. El gusano se activa cuando un usuario

descarga y abre dicho archivo.

IRCWorm

Gusanos de

mensajería

instantánea

Los gusanos de este tipo penetran en los

equipos a través de sistemas IRC (Internet

Relay Chat, sistemas que permiten comunicar

con otras personas por Internet en tiempo real).

Estos gusanos se publican en canales de chat

como gusanos en sí o como enlaces a archivos.

El gusano se activa cuando un usuario

descarga y abre dicho archivo.

Amenazas a la seguridad del equipo 19

TIPO NOMBRE DESCRIPCIÓN

NetWorms

P2PWorm

Gusanos de red

(residentes en

redes)

Gusanos de

intercambio de

archivos

Estos gusanos se reproducen a través de redes

informáticas.

A diferencia de los otros tipos, los gusanos de

red se propagan sin la intervención del usuario.

Dentro de la red local, buscan equipos con

programas que presenten vulnerabilidades.

Para ello, envían un paquete de red especial

(un "exploit") que contiene parte o la totalidad

de su propio código. Si un equipo dentro d e la

red es vulnerable, dejará pasar dicho paquete.

Una vez dentro del equipo, el gusano se activa.

Los gusanos P2P se propagan mediante las

redes P2P, como Kazaa, Grokster, EDonkey,

FastTrack o Gnutella.

Para infiltrarse dentro de una red de intercambio

de archivos, el gusano se duplica dentro de la

carpeta de intercambio normalmente ubicada en

el equipo del usuario. La red de intercambio d e

archivos difunde la información sobre su

presencia y el usuario puede "buscar" el archivo

infectado en la red y, como cualquier otro

archivo, descargarlo y abrirlo.

Gusanos más complejos imitan los protocolos

de una red de intercambio de archivos

específica: responden positivamente a

peticiones de búsqueda y ofrecen la descarga

de sus copias.

20 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

Gusan

Otros gusanos Otros gusanos de red incluyen:

os

• Gusanos que distribuyen sus copias

mediante recursos de red. Aprovechando las

características del sistema operativo,

atraviesan las disco duros compartidos, se

conectan a equipos de la red externa global y

buscan acceso completo a sus discos. A

diferencia de otros gusanos de red, para que

se active este gusano, el usuario debe abrir

un archivo con su copia.

• Los gusanos también se pueden propagar

usando métodos no enumerados aquí: por

ejemplo, por medio de teléfonos celulares.

TROYANOS

Subcategoría: Troyanos (Trojan_programs)

Nivel de riesgo: alto Máximo.

A diferencia de los gusanos y los virus, los troyanos no crean copias de sí

mismos. Se infiltran en el equipo, por ejemplo, a través del correo electrónico, o

de un navegador cuando el usuario visita un sitio Internet "infectado". Los

troyanos deben ser ejecutados por el usuario antes de realizar sus acciones

nocivas.

Los programas troyanos pueden ejecutar una l arga serie de acciones nocivas.

Las características principales de los troyanos son el bloqueo, modificación y

eliminación de datos, y la perturbación del funcionamiento de los equipos en

redes informáticas. Además, los troyanos pueden recibir y enviar archivos,

ejecutarlos, mostrar mensajes, conectarse a páginas Internet, descargar e

instalar programas y reiniciar el equipo infectado.

Los intrusos utilizan a menudo "conjuntos" que incluyen varios programas

troyanos.

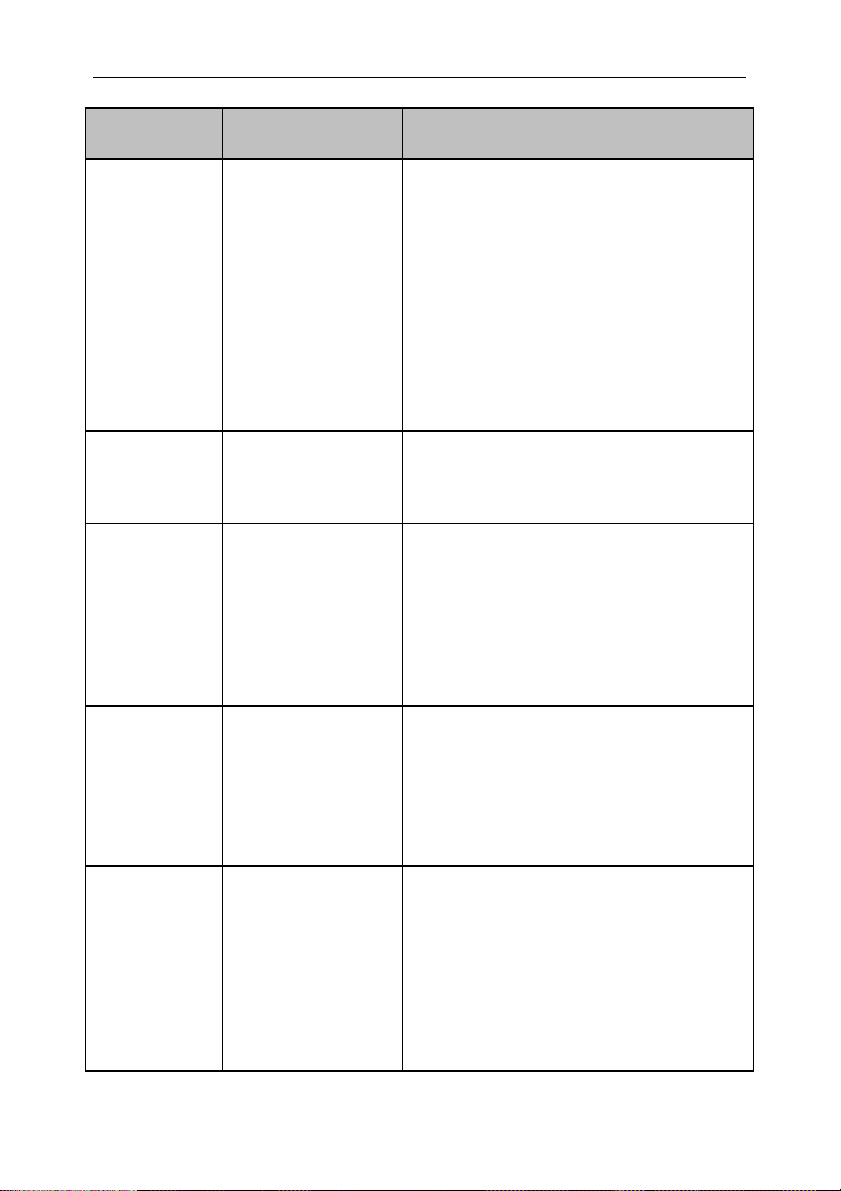

La siguiente tabla describe los tipos y comportamientos de los troyanos.

Amenazas a la seguridad del equipo 21

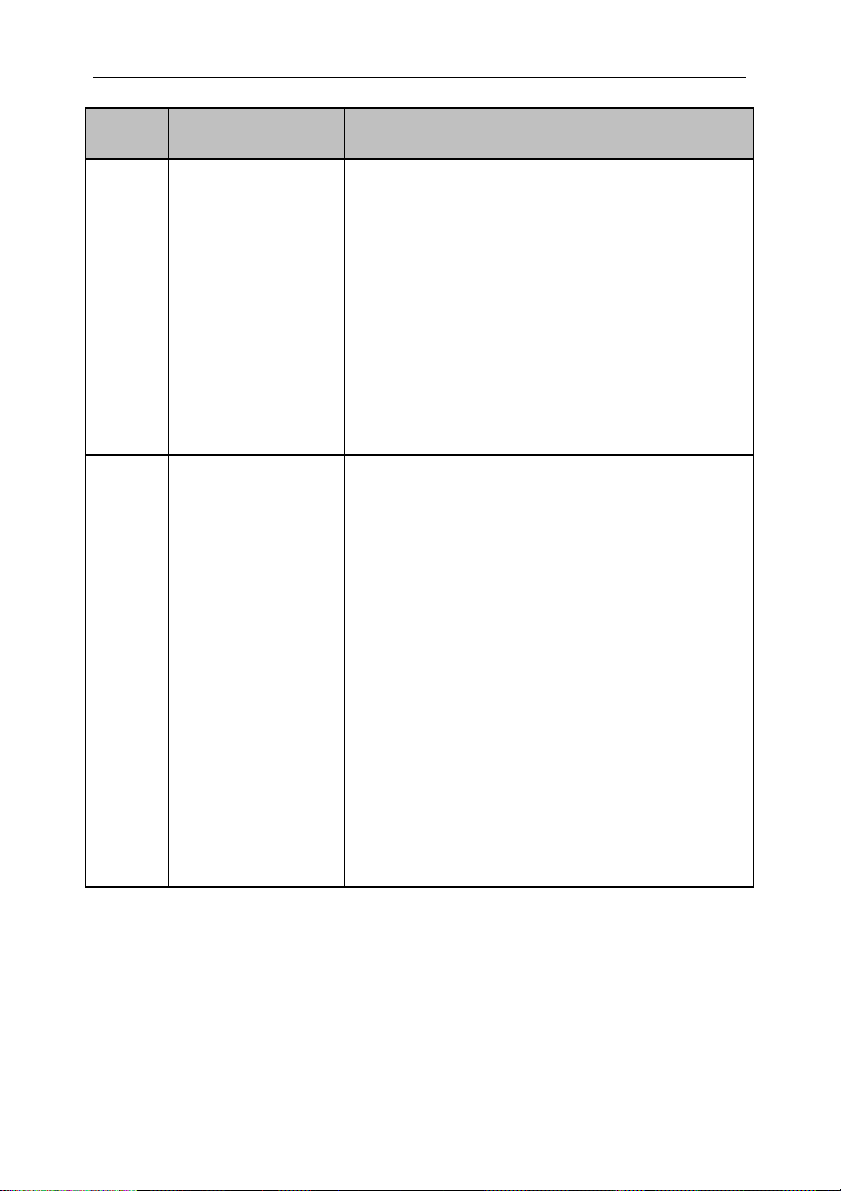

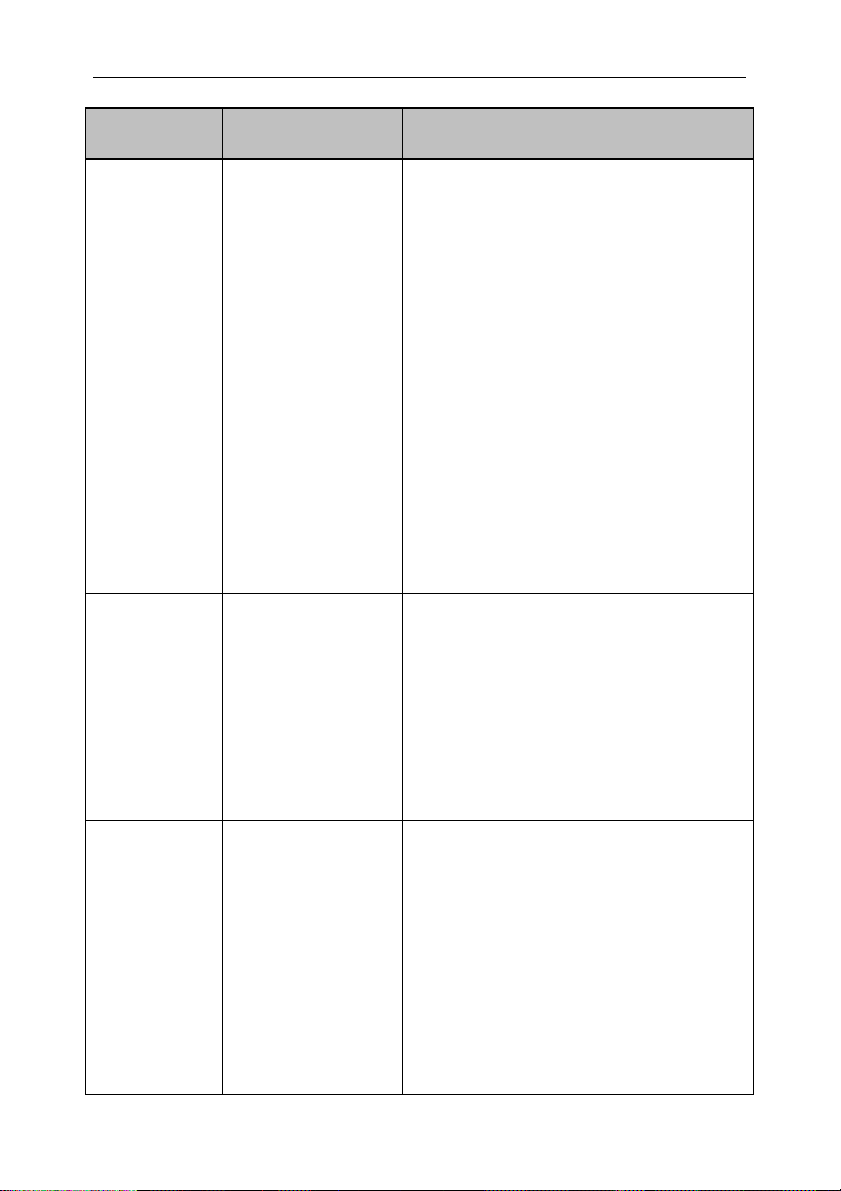

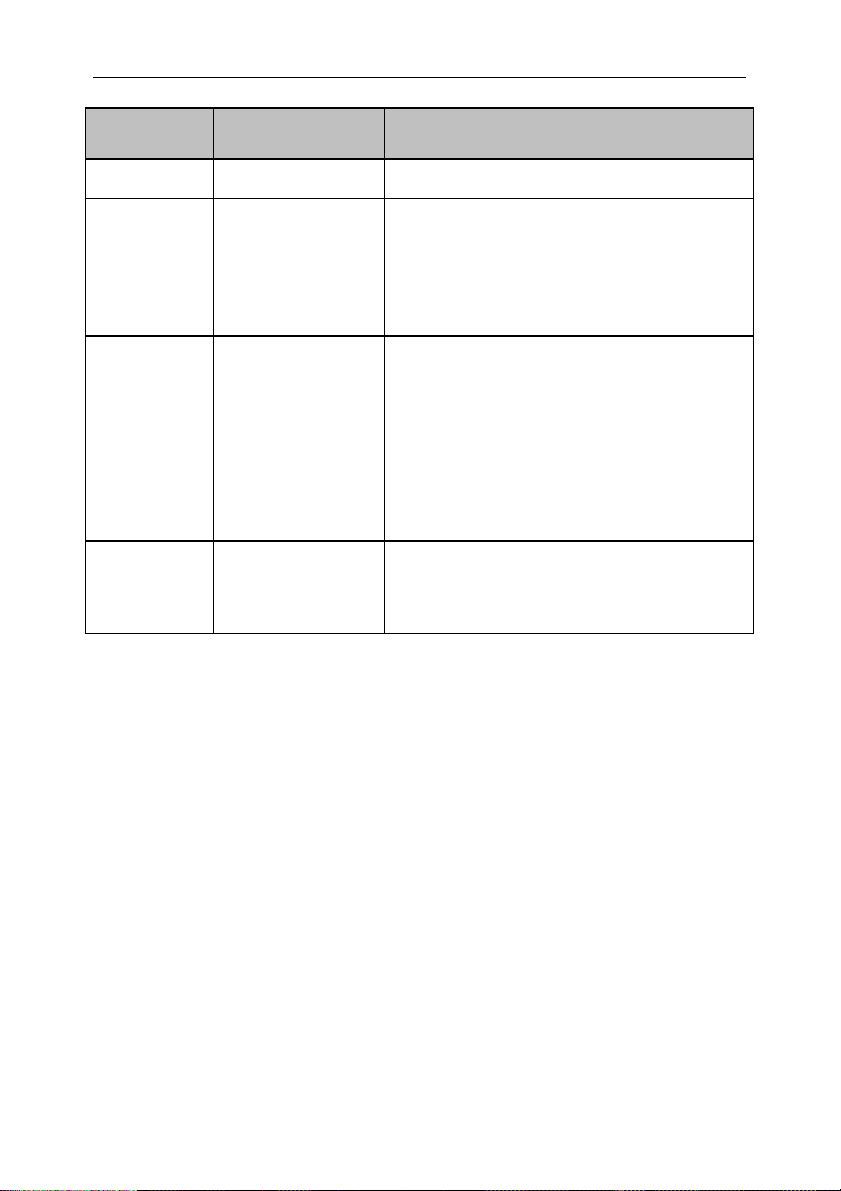

Tabla 2. Tipos de troyanos en función a su comportamiento en el equipo infectado

TIPO NOMBRE DESCRIPCIÓN

TrojanArcBomb

Backdoor

Archivos bomba Archivos comprimidos que cuando se

descomprimen, aumentan de tamaño

hasta impedir el funcionamiento del

equipo. Cuando se intenta descomprimir

el archivo comprimido, el equipo

empieza a ralentizarse o se "congela"

mientras el disco puede saturarse con

datos "vacíos". Los "archivos bomba"

son especialmente peligrosos para los

servidores de archivos y de correo. En

un servidor donde se ejecute un sistema

de procesamiento automático de

información entrante, un "archivo

bomba" puede llegar a paralizarlo.

Troyanos de

administración

remota (puerta

trasera)

Se consideran los más peligrosos de

todos los troyanos. Por sus

características recuerdan a los

programas de administración remota

comunes. Estos programas se instalan a

sí mismos sin el conocimiento del

usuario y facilitan a los intrusos la

administración remota del equipo.

22 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

Troyanos

TrojansRansoms

Troyanos Los troyanos incluyen los siguientes

programas nocivos:

• Troyanos tradicionales, que sólo

realizan las funciones principales de

los programas troyanos: robar,

bloquear, modificar o eliminar

información, o alterar el

funcionamiento del equipo o de la red.

No cuentan con las funciones

adicionales de otros tipos de

programas troyanos descritos en esta

tabla;

• Troyanos "polivalentes": disponen

de funciones adicionales,

características de varios tipos de

troyanos.

Troyanos

chantajistas

"Secuestran" la propia información del

usuario, modificando, bloqueando o

perturbando el funcionamiento del

equipo, de forma que el usuario es

incapaz de utilizar sus datos. A

continuación, el pirata pide un rescate al

usuario a cambio de proporcionarle un

programa que restablecerá el

funcionamiento del equipo.

Troyanos

generadores

de clics

Troyanos

generadores de

clics

Acceden a páginas Internet desde el

equipo del usuario: Envían instrucciones

al programa navegador o sustituyen

direcciones Internet almacenadas en los

archivos del sistema.

Gracias a estos programas, los intrusos

organizan ataques por red y aumentan el

tráfico hacia esos sitios para mejorar la

cantidad de apariciones de banners

publicitarios.

Amenazas a la seguridad del equipo 23

TIPO NOMBRE DESCRIPCIÓN

TrojansDownloaders

TrojanDroppers

TrojansDownloaders

Acceden a la página Internet del intruso,

descargan e instalan otros programas

nocivos en el equipo del usuario;

guardan el nombre del archivo del

programa nocivo que descargan, o lo

obtienen de la página Internet

consultada.

Troyanos dropper Estos troyanos guardan en el disco del

equipo otros troyanos y a continuación

los instalan.

Los intrusos pueden utilizar estos

troyanos lanzadera (Droppers) para:

• Instalar programas nocivos sin la

participación del usuario: estos

"droppers" no muestran ningún

mensaje propio o falso, por ejemplo

para informar acerca de un error de

archivo o de una versión incorrecta

del sistema operativo.

• Evitar la detección de otros

programas nocivos conocidos: ningún

programa antivirus puede detectar un

programa nocivo alojado en un

"dropper".

24 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

Troyanos

notificadores

TrojanProxies

TrojansPSWs

Troyanos

notificadores

Notifican al pirata que el equipo

infectado está conectado, y luego le

transfieren información sobre el equipo:

Direcciones IP, el número de un puerto

abierto, o una dirección de correo

electrónico. Se comunican con el intruso

por correo electrónico, mediante FTP,

conectándose a su página Internet, o

mediante otros métodos.

Este tipo de troyanos se utiliza a menudo

en conjuntos compuestos por varios

troyanos. Informan al pirata sobre la

instalación exitosa de otros troyanos en

el equipo del usuario.

Troyanos proxy Permiten al intruso acceder, de forma

anónima, a páginas Internet desde el

equipo del usuario y sirven a menudo

para enviar correo no deseado.

Ladrones de

contraseñas

Troyanos ladrones de contraseñas

(PSW, Password Stealing Ware); roban

cuentas de usuarios, por ejemplo,

información sobre registro de programas.

Buscan datos confidenciales en los

archivos del sistema y en el Registro y

los envían al pirata por correo

electrónico, mediante FTP,

conectándose a su página Internet, o

mediante otros métodos.

Algunos de estos troyanos pertenecen a

los tipos especiales descritos en esta

tabla.

Amenazas a la seguridad del equipo 25

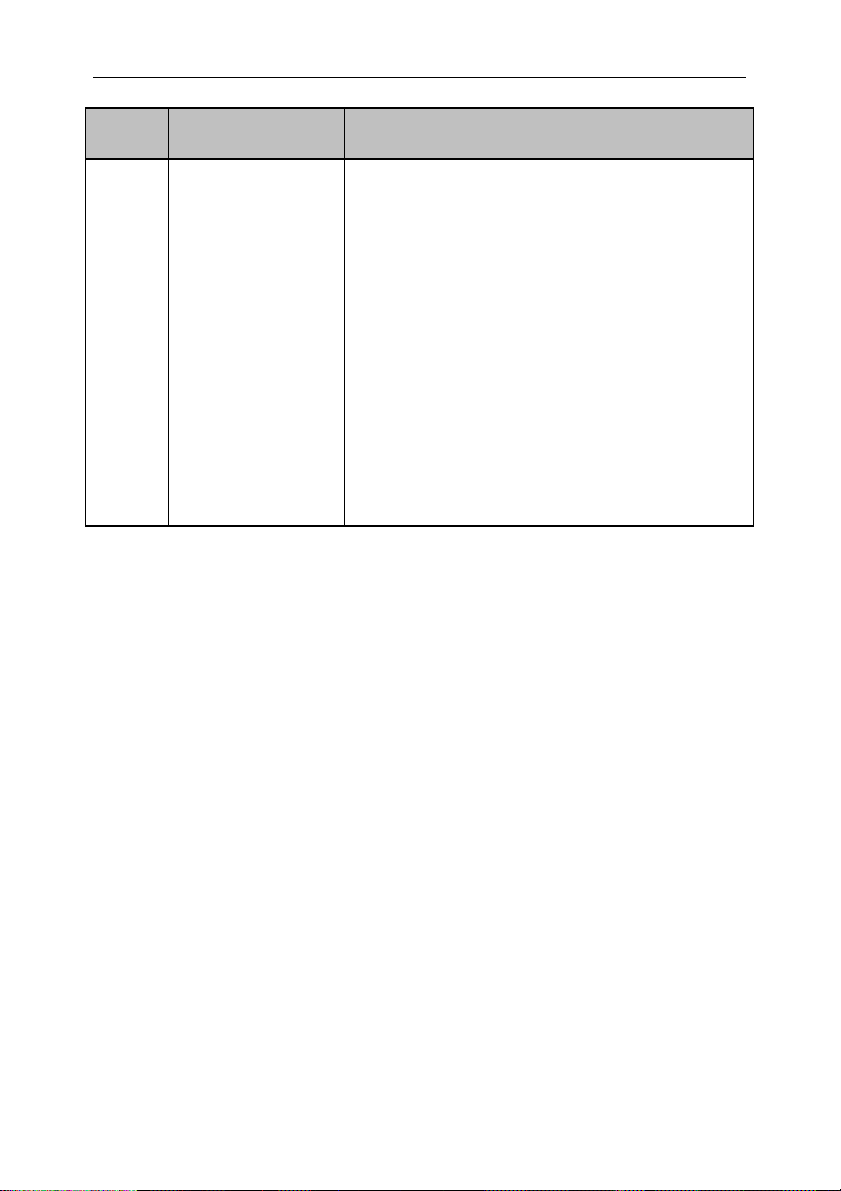

TIPO NOMBRE DESCRIPCIÓN

TrojansSpies

Troyanos

Troyanos espía Se usan para espiar al usuario:

Recolectan información sobre las

actividades del usuario en el equipo:

recopilan información sobre sus

acciones en el equipo, por ejemplo,

interceptando datos introducidos

mediante el teclado, capturando

imágenes de la pantalla y generando

listas de aplicaciones activas. Después

de recuperar esta información, la

transmiten al intruso por correo

electrónico, mediante FTP,

conectándose a su página Internet, o

mediante otros métodos.

Troyanos de

ataques DoS

Durante un ataque de denegación de

servicios (DoS), el troyano envía

numerosas solicitudes a un servidor

remoto desde el equipo del usuario. El

servidor agota sus recursos para

procesar las peticiones y deja de

funcionar. Estos programas sirven a

menudo para infectar múltiples equipos

para emprender ataques conjuntos al

servidor.

Trojan-IMs

Ladrones de datos

en mensajerías

instantáneas

Estos programas roban números y

contraseñas a los usuarios de

programas de mensajería instantánea

(programas de chat), como ICQ, MSN

Messenger, AOL Instant Messenger,

Yahoo Pager o Skype. Después de

recopilar esta información, la transmiten

al intruso por correo electrónico,

mediante FTP, conectándose a su

página Internet, o mediante otros

métodos.

26 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

Rootkits

Trojan-SMS

TrojansGameThieve

s

TrojansBankers

Rootkits Estos programas ocultan otros

programas nocivos y disimulan sus

actividades, facilitando así su existencia

y propagación dentro del sistema,

ocultan archivos o procesos en la

memoria de un equipo infectado,

registran claves ejecutadas por los

programas nocivos, ocultan el

intercambio de datos entre las

aplicaciones instaladas en el equip o del

usuario y otros equipos de la red

Troyanos de

mensajes SMS

Infectan teléfonos móviles desde los que

envían mensajes SMS a números de

pago que se facturan al usuario.

Ladrones de datos

en juegos de red.

Estos programas roban los datos de

cuentas de usuarios de juegos en línea;

a continuación, transmiten esta

información al pirata por correo

electrónico, mediante FTP,

conectándose a su página Internet, o

mediante otros métodos.

Ladrones de

cuentas bancarias

Estos programas roban datos de cuentas

bancarias o de dinero electrónico;

después, transmiten estos datos al

intruso por correo electrónico, mediante

FTP, conectándose a la página Web del

intruso o con otros métodos.

TrojansMailfinders

Buscadores de

direcciones

electrónicas

Estos programas recolectan direcciones

de correo electrónico en el equipo y las

transmiten al pirata por correo

electrónico, mediante FTP,

conectándose a su página Internet, o

mediante otros métodos. El pirata utiliza

las direcciones recopiladas para

enviarles correo no deseado.

Amenazas a la seguridad del equipo 27

HERRAMIENTAS NOCIVAS

Subcategoría: Herramientas nocivas

Nivel de riesgo: alto medio

Son herramientas diseñadas especialmente para producir daños. Sin embargo,

a diferencia de otros programas nocivos, no ejecutan inmediatamente ac ciones

nocivas y se pueden guardar y ejecutar de forma segura en el equipo del

usuario. Estos programas cuentan con funciones para crear virus, gusanos y

troyanos, organizar ataques de red en servidores remotos, piratear equipos o

realizar otras acciones nocivas.

Son varios tipos de herramientas nocivas con diferentes funciones, que

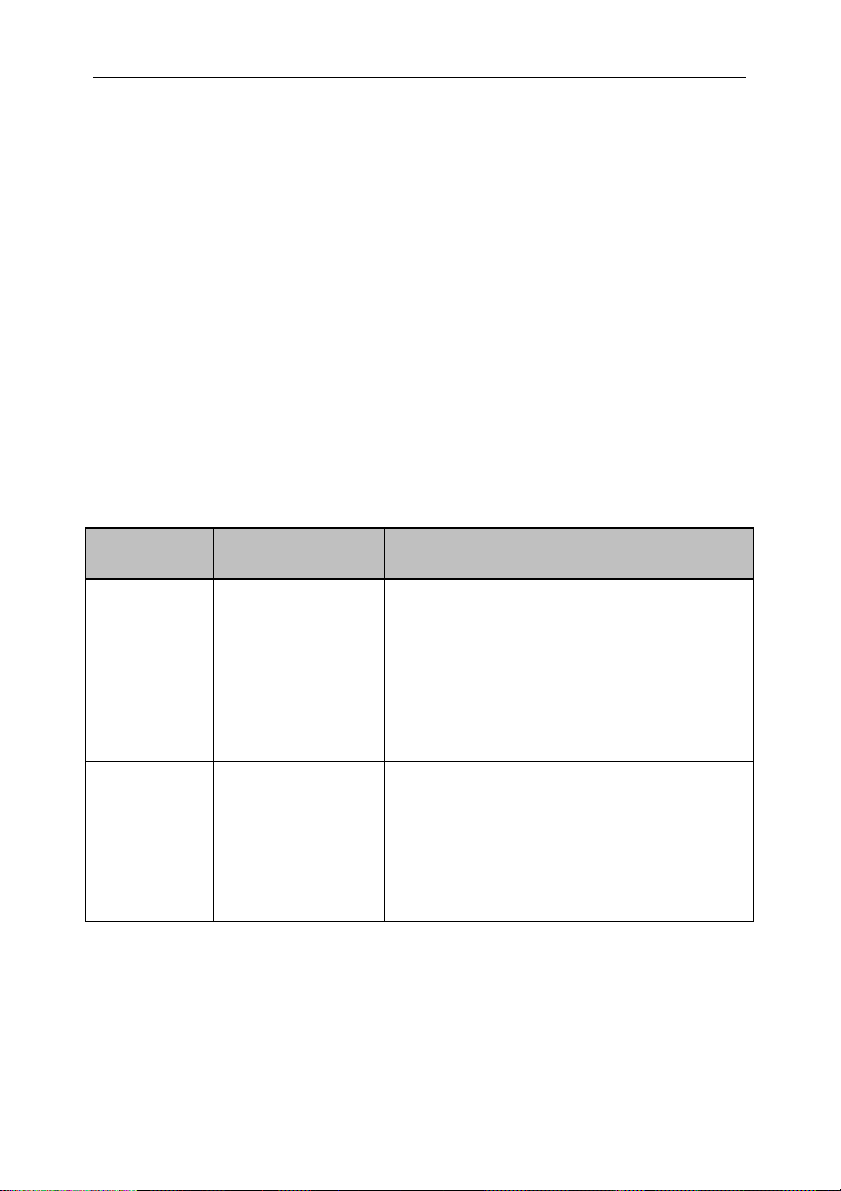

enumeramos en la siguiente tabla.

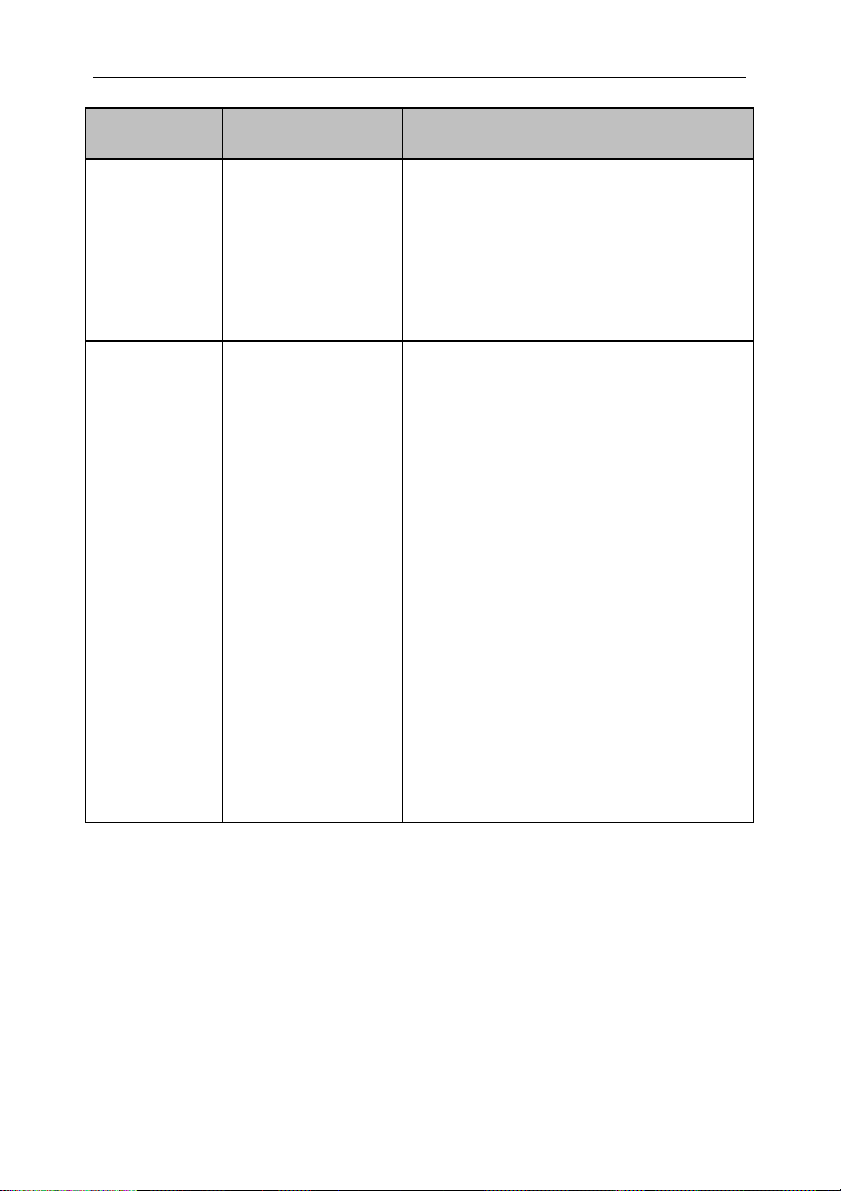

Tabla 3. Herramientas nocivas por su función

TIPO NOMBRE DESCRIPCIÓN

Constructor

DoS

Constructores Los constructores sirven para generar

virus, gusanos y troyanos nuevos. Algunos

constructores poseen una interfaz estándar

con ventanas que permite seleccionar el

tipo de programa nocivo a crear, el método

utilizado para evitar la depuración, así

como otras propiedades.

Ataques de red

DoS

Durante un ataque de denegación de

servicios (DoS), el troyano envía

numerosas solicitudes a un servidor

remoto desde el equipo del usuario. El

servidor agota sus recursos para procesar

las peticiones y deja de funcionar.

28 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

Exploit

Exploits Se denomina "exploit" a un conjunto de

datos o código de programa que usa

vulnerabilidades de un programa para

ejecutar acciones nocivas en un equipo.

Por ejemplo, un exploit puede escribir o

leer archivos, o abrir páginas Internet

"infectadas".

Los diferentes exploits aprovechan las

vulnerabilidades de diferentes aplicaciones

o servicios de red. Un exploit se transmite

por la red a múltiples equipos como un

paquete de red para encontrar equipos con

servicios de red vulnerables. Por ejemplo,

un exploit contenido en un archivo DOC

busca vulnerabilidades en procesadores de

texto y cuando el usuario abre un archivo

infectado, puede empezar a ejecutar las

funciones programadas por el delincuente.

Un exploit contenido en un mensaje de

correo busca vulnerabilidades dentro de

los programas de correo; es capaz de

ejecutar su acción nociva tan pronto como

el usuario abre el mensaje infectado dentro

del programa.

FileCryptors

Cifradores de

archivos

Los exploits sirven para propagar gusanos

de red (Net-Worm). Los Exploits-Nukers

son paquetes de red que inutilizan los

equipos.

Los cifradores de archivos procesan otros

programas nocivos para ocultarlos de las

aplicaciones antivirus.

Amenazas a la seguridad del equipo 29

TIPO NOMBRE DESCRIPCIÓN

Flooders

HackTools

Programas de

saturación de

redes

Herramientas de

efracción

Estos programas envían por Internetuna

gran cantidad de mensajes mediante

redes, incluyendo por ejemplo, canales de

chat .

Sin embargo, esta categoría de programas

nocivos no incluye programas que saturen

el tráfico de correo, mensajeros

instantáneos o SMS, que tienen sus

propias categorías en la siguiente tabla

(Email-Flooder, IM-Flooder and SMSFlooder).

Las herramientas de efracción (hacking)

sirven para piratear los equipos donde se

encuentran instaladas o para organizar

ataques desde otro equipo (por ejemplo,

agregando sin permiso usuarios de

sistema, borrando los informes de sistema

para ocultar cualquier rastro de su

presencia en el equipo). Incluyen algunos

"sniffers" (analizadores de red) que

ejecutan funciones nocivas, como

interceptar contraseñas, por ejemplo. Los

sniffers son programas que permiten

analizar el tráfico de red.

notvirus:Hoax

Spoofers

VirTools

Bromistas Asustan al usuario con mensajes falsos

sobre virus: Pueden "detectar" un virus en

un archivo limpio o mostrar un mensaje

sobre un formateado del disco que nunca

se realizará.

Spoofers Envían mensajes y peticiones de red con

una dirección de remite falsa. Los intrusos

los utilizan, por ejemplo, para aparentar ser

otro remitente.

Herramientas que

modifican

Permiten modificar otros programas

nocivos para ocultarlos de las aplicaciones

programas

30 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

nocivos antivirus.

EmailFlooders

Programas de

saturación para

direcciones de

correo

Envían numerosos mensajes a direcciones

de correo electrónico (las saturan). Debido

al amplio flujo de mensajes, los usuarios se

vuelven incapaces de distinguir los

mensajes entrantes no deseados.

IM-Flooders

Programas de

saturación para

mensajería

instantánea

Envían un gran número de mensajes a

usuarios de clientes de mensajería

instantánea (IM), como ICQ, MSN

Messenger, AOL Instant Messenger,

Yahoo Pager o Skype. Debido al amplio

flujo de mensajes, los usuarios se vuelven

incapaces de distinguir los mensajes

entrantes no deseados.

SMSFlooders

Programas de

saturación con

Envían numerosos mensajes SMS a

teléfonos móviles.

mensajes SMS

PR OGRAMAS POTENCIALMENTE INDESEABLES

Programas potencialmente indeseables: a diferencia de los programas

nocivos, no están diseñados sólo para producir daños. Sin embargo, pueden

servir para violar la seguridad del equipo.

Los programas potencialmente indeseables incluyen programas publicitarios

(adware), captadores pornográficos (pornware) y otros programas

potencialmente indeseables.

Los programas publicitarios (adware) (página 31) presentan información

publicitaria al usuario.

Los programas pornográficos (pornware) (página 31) presentan información

pornográfica al usuario.

Otros programas de riesgo (página 32): más a menudo de lo deseable, muchos

usuarios informáticos utilizan estos programas. Sin embargo, si un pirata

Amenazas a la seguridad del equipo 31

consigue introducirse o instalar dichos programas en el equipo del usuario,

podrá explotar algunas de sus características para violar su seguridad.

Los programas potencialmente indeseables se instalan mediante uno de los

siguientes métodos:

• Los instala el mismo usuario, de forma individual o junto con otros

programas (por ejemplo, los desarrolladores de programas incluyen

programas publicitarios dentro sus programas freeware o shareware).

• También los instalan los piratas que, por ejemplo, los incluyen en

paquetes de otros programas nocivos, aprovechan "vulnerabilidades"

del navegador Internet o utilizan carga dores o lanzaderas de troyanos,

cuando el usuario visita un sitio Internet "infectado".

PROGRAMAS PUBLICITARIOS (ADWARE)

Subcategoría: programas publicitarios (adware)

Nivel de riesgo: medio

Los programas publicitarios (Adware) tienen como fin mostrar publicidad al

usuario. Muestran pancartas (banners) publicitarias en la interfaz de otros

programas, y remiten las consultas de búsqueda hacia sitios Internet de

publicidad. Algunos programas publicitarios reco pilan y redirigen a sus autores

datos de marketing acerca del usuario, por ejemplo, qué sitios visita, qué

búsquedas hace (a diferencia de los troyanos espía, estos programas transfieren

la información con la autorización del usuario). A diferencia de los troyanos

espía, estos programas transfieren la información con la autorización del

usuario.

PROGRAMAS PORNOGRÁFICOS (PORNWARE)

Subcategoría: Programas pornográficos (pornware)

Nivel de riesgo: medio

Normalmente, son los usuarios que los instalan para buscar o descargar

pornografía.

32 Kaspersky Anti-Virus 2009

Los piratas también pueden instalar estos programas e n el equipo del usuario

para mostrar publicidad de sitios y servicios comerciales pornográficos sin

autorización del usuario. Para instalarlos, aprovechan vulnerabilidades del

sistema operativo o del navegador Internet o utilizan cargadores o lanzaderas de

troyanos.

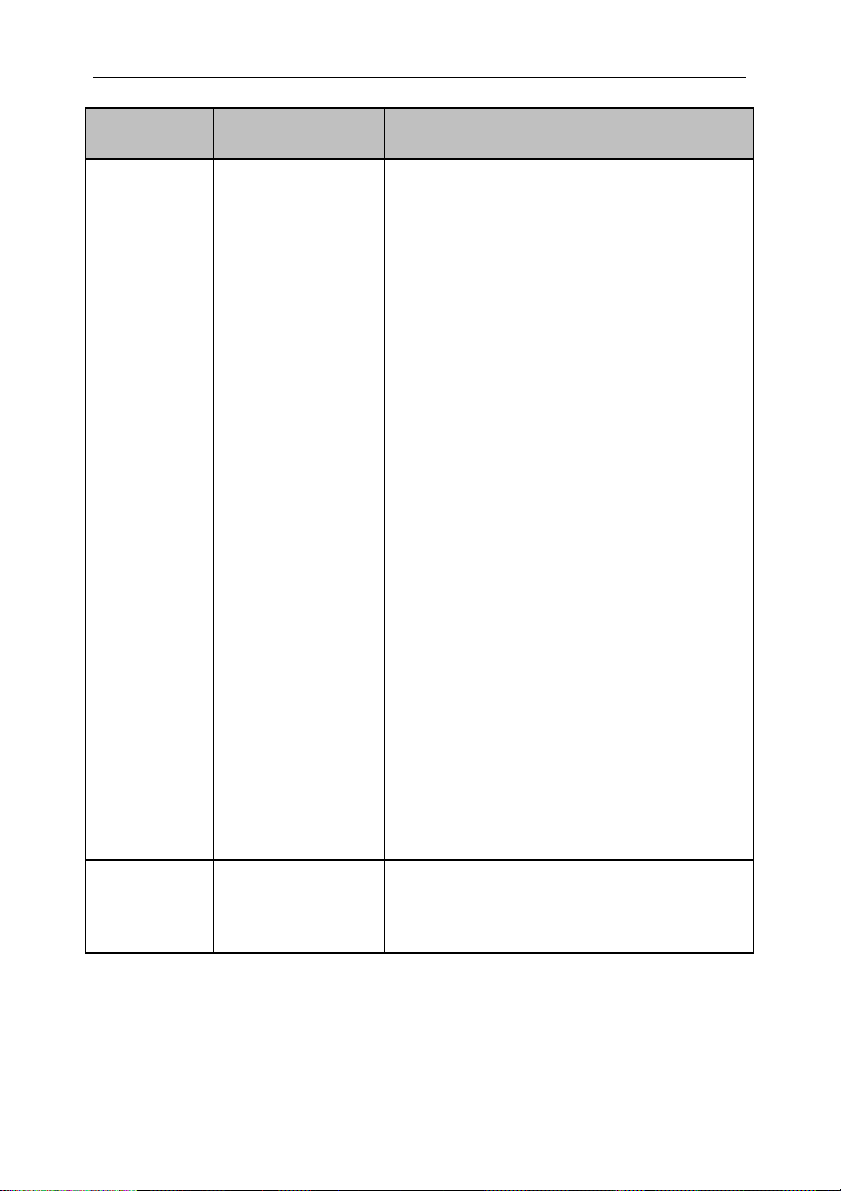

La siguiente tabla describe los tipos y comportamientos de los troyanos.

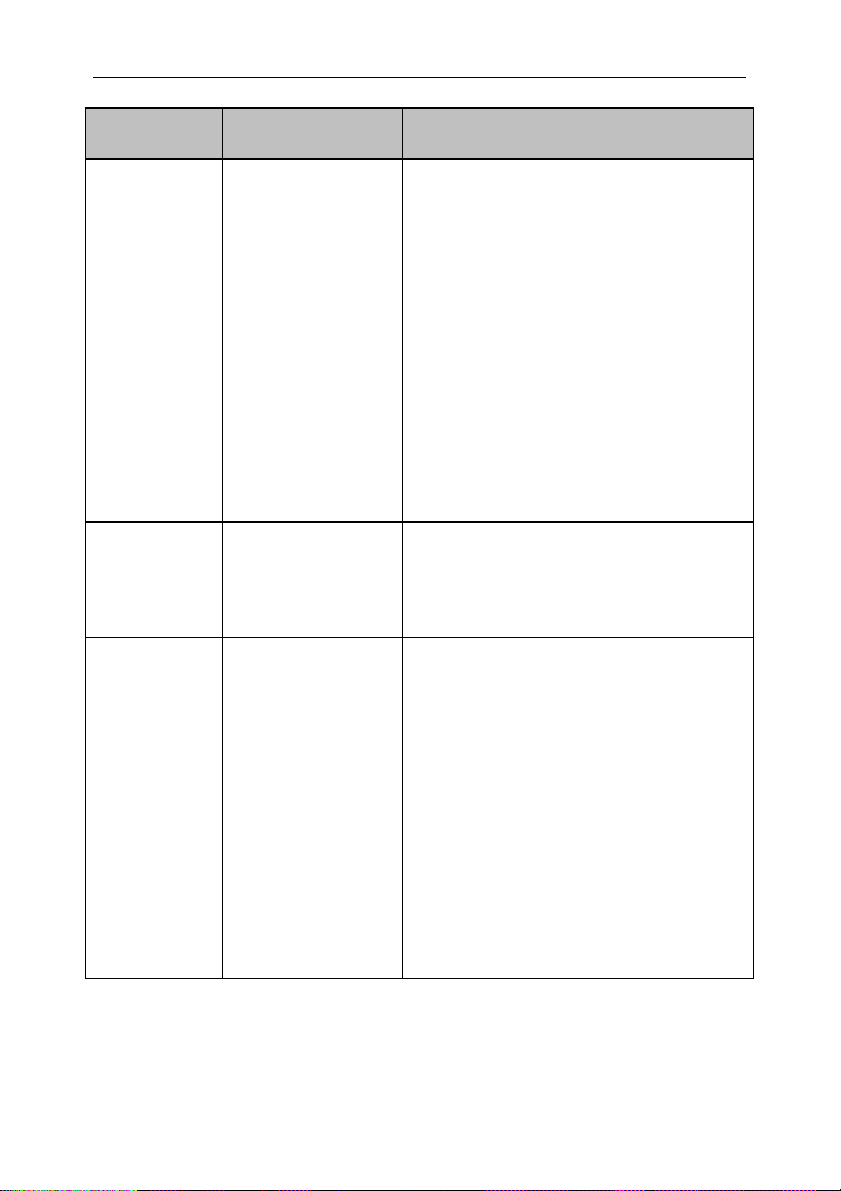

Tabla 4. Tipos de programas pornográficos, según características

TIPO NOMBRE DESCRIPCIÓN

Porn-Dialers

Programas de

marcación

automática

Estos programas marcan automáticamente

teléfonos de servicios pornográficos

(conservan estos números); a diferencia de

los troyanos marcadores, informan al

usuario de su acción.

PornDownloaders

Programas de

descarga de

archivos

pornográficos por

Descargan información pornográfica en el

equipo del usuario; a diferencia de los

troyanos marcadores, informan al usuario

de sus acciones.

Internet

Porn-Tools

Herramientas Permiten buscar y visualizar contenidos

pornográficos; este tipo incluye barras de

herramientas para navegadores y

reproductores de vídeo especiales.

OTROS PROGRAMAS DE RIESGO

Subcategoría: Otros programas de riesgo

Nivel de riesgo: medio

Muchos usuarios utilizan la mayoría de estos programas, de forma legítima.

Incluyen los clientes IRC, marcadores telefónicos, programas de descarga de

archivos, monitores de actividad del sistema informático, herramientas para

trabajar con contraseñas, servidores Internet FTP, HTTP o Telnet.

Amenazas a la seguridad del equipo 33

Sin embargo, si un pirata consigue introducirse o instalar dichos programas en el

equipo del usuario, podrá explotar algunas de sus c aracterísticas para violar su

seguridad.

La siguiente tabla tiene una lista de los programas riskware, agrupados según su

función.

Tabla 5. Tipos de riskware según su función

TIPO NOMBRE DESCRIPCIÓN

Client-P2P

Programas clientes

de chat Internet

Los usuarios los instalan para

comunicarse por IRC. Los piratas los

utilizan para propagar programas

nocivos.

Dialers

Programas de

marcación

Establecen conexiones telefónicas

"ocultas" por módem.

automática

Descargadores

Descargadores Descargan en secreto archivos desde

sitios Internet.

Monitores

Monitores Permiten supervisar la actividad de

los equipos donde se encuentran

instalados (rendimiento de las

aplicaciones, cómo intercambiar

datos con aplicaciones de otros

equipos, etc.)

PSWTools

Herramientas de

recuperación de

contraseñas

Sirven para mostrar y recuperar

contraseñas olvidadas. Los piratas

buscan exactamente lo mismo

cuando los instalan en los equipos de

los usuarios.

34 Kaspersky Anti-Virus 2009

TIPO NOMBRE DESCRIPCIÓN

RemoteAdmin

Server-FTP

Server-Proxy

Programas de

administración

remota

Los administradores de sistema los

utilizan a menudo; dan acceso a la

interfaz del equipo remoto con el fin

de supervisarla y controlarla. Los

piratas buscan exactamente lo mismo

cuando los instalan en los equipos de

los usuarios.

Son diferentes de los troyanos de

administración remota, o puertas

traseras (Backdoors). Los troyanos

poseen funciones que les permiten

infiltrarse e instalarse en el sistema

de forma independiente, mientras

que los programas de riesgo no

disponen de estas características.

Servidores Internet Realizan las funciones de un servidor

FTP. Los piratas se instalan en los

equipos de los usuarios para tener

acceso remoto a través del protocolo

FTP.

Server-Proxy Realizan las funciones de un servidor

proxy. Los piratas los instalan en los

equipos de los usuarios para enviar

correo no deseado sin el

conocimiento del usuario.

Server-Telnet

Server-Web

Servidores Telnet Realizan las funciones de un servidor

Telnet. Los piratas los instalan en los

equipos de los usuarios para tener

acceso remoto a través del protocolo

Telnet.

Servidores Internet Realizan las funciones de un servidor

Internet. Los piratas los instalan en

los equipos de los usuarios para

tener acceso remoto a través del

protocolo HTTP.

Amenazas a la seguridad del equipo 35

TIPO NOMBRE DESCRIPCIÓN

RiskTool

NetTool

Client-P2P

Client-SMTP

WebToolbar

Herramientas

locales del equipo

Proporcionan características

avanzadas que operan tan sólo en el

equipo del usuario (ocultan archivos

o ventanas de aplicaciones activas,

cierran procesos activos).

Herramientas de red Permiten al usuario administrar otros

equipos a distancia mediante red, por

ejemplo, reiniciarlos, encontrar

puertos abiertos o ejecutar

programas instalados en los equipos

remotos.

Clientes P2P Son utilizados en redes punto a punto

(P2P). Los piratas pueden utilizarlos

para propagar programas nocivos.

Clientes SMTP Estos programas envían correo

electrónico sin que el usuario se dé

cuenta. Los piratas los instalan en los

equipos de los usuarios para enviar

correo no deseado sin el

conocimiento del usuario.

Barras de

herramientas

Internet

Agregan sus propias barras de

herramientas a las de otras

aplicaciones.

FraudTool

Programas

fraudulentos

Se presentan como si fuesen

programas auténticos. Por ejemplo,

existen programas antivirus

fraudulentos que muestran mensajes

acerca de la detección de programas

nocivos, pero no encuentran ni

neutralizan nada.

36 Kaspersky Anti-Virus 2009

MÉT ODOS DE LA APLICACIÓN PARA LA

DETECCIÓN DE OBJETOS INFECTADOS

,

SOSPECHOSOS Y POTENCIALMENTE

PELIGROSOS

La aplicación de Kaspersky Lab detecta programas nocivos en los objetos

mediante dos métodos: reactivo (mediante bases de datos) y proactivo

(mediante análisis heurístico).

Las bases de datos son archivos con registros utilizados para identificar

centenares de miles de amenazas conocidas en objetos. Los registros c ontien en

información acerca de secciones de control en el código de los programas

nocivos, y de los algoritmos utilizados para desinfectar los objetos que contienen

estos programas. Los analistas antivirus de Kaspersky Lab detectan a diario

centenares de programas nocivos, crean registros que los identifican y los

incluyen en actualizaciones a la base de datos.

Si Kaspersky Anti-Virus encuentra en un objeto partes de código que son

idénticas al identikit del programa nocivo contenido en la base de datos antivirus,

lo declara infectado: si la coincidencia es parcial, lo declara sospechoso.

Con el método proactivo, la aplicación consigue detectar lo s programas nocivos

más recientes, cuya información todavía no aparece en la base de datos.

La aplicación Kaspersky Lab es capaz de detectar objetos que contienen nuevos

programas nocivos basándose en el análisis de su comportamiento. No sería

cierto decir que el código de este objeto coincide en parte o en totalidad con el

de un programa nocivo conocido, pero sí decir q ue contiene a lgunas secu encias

de comandos que son características de programas nocivos, como la apertura o

escritura de un archivo, o la interceptación de interrupciones. La aplicación

determina, por ejemplo, que un archivo puede estar infectado por un virus de

arranque desconocido.

Los objetos detectados por el método proactivo son clasificados como

potencialmente peligrosos.

ACTUALIZACIÓN DE LA APLICACIÓN

El Asistente de instalación instala la aplicación en el equipo en modo interactivo.

Advertencia:

Le recomendamos cerrar todos los programas en ejecución antes de continuar

con la instalación.

Para instalar la aplicación en su equipo, ej ecute el archivo de distribución (con

extensión *.exe).

Nota:

La instalación con el archivo de distribución descargado p or Internet es idéntica

a la instalación desde el CD.

El programa de instalación está diseñado como un Asistente. Cada ventana

contiene un conjunto de botones para controlar el proceso de instalación. A

continuación brindamos una breve descripción del uso de cada botón:

• Siguiente – acepta la acción y pasa a la etapa siguiente de la

instalación.

• Anterior – regresa al paso anterior del proceso de instalación.

• Cancelar – Cancela la instalación.

• Terminar – termina la instalación de la aplic ación.

Damos a continuación una explicación detallada de c ada etapa de la instalación

del paquete.

38 Kaspersky Anti-Virus 2009

EN ESTA SECCIÓN:

Paso 1. Descarga de versiones recientes de la aplicación ................................. 38

Paso 2. Comprobación de los requisitos del sistema ......................................... 38

Paso 3. Ventana de bienvenida del Asistente .................................................... 39

Paso 4. Lectura del Contrato de licencia ............................................................ 40

Paso 5. Selección del tipo de instalación ........................................................... 40

Paso 6. Selección de la carpeta de instalación .................................................. 41

Paso 7. Selección de los componentes de aplicación para instalar ................... 41

Paso 8. Búsqueda de otro software antivirus ..................................................... 42

Paso 9. Preparación final de la instalación ......................................................... 43

Paso 10. Fin de la instalación ............................................................................. 44

PASO 1. DESCARGA DE VERSIONES

RECIENTES DE LA APLICACIÓN

Antes de instalar la aplicación en su equipo, el Asistente consulta los serv idores

de actualización de Kaspersky Lab para determinar si existe una nueva versió n

de la aplicación.

Si no detecta la presencia de una versión nueva en los servidores de

actualización de Kaspersky Lab, el Asistente de instalación continuará con la

instalación en curso.

Si se detecta que en los servidores de Kaspersky Lab existe una nueva versión,

se le preguntará a Usted si quiere descargarla e instalarla. Si cancela la

descarga, el Asistente de instalación se reanudará para instalar la versión en

curos. Si decide instalar una versión más reciente, los archivos de instalación se

Actualización de la aplicación 39

descargarán a su equipo y el Asistente de instalación empezará a instalar la

versión más reciente. Para más detalles acerca de la instalación de una versión

más reciente, consulte la documentación de la versión correspondiente de la

aplicación.

PASO 2. COMPROBACIÓN DE LOS

REQUISITOS DEL SISTEMA

Antes de instalar la aplicación en su equipo, el Asistente comprueba la

conformidad del sistema operativo y de la instalación de sus actualizaciones

(Service Pack) con los requisitos de instalación de la aplicación (ver sección

"Requisitos de hardware y software"). T ambién comprueba que los programas

requeridos estén instalados en su equipo y que Ud. disponga de los permisos

suficientes para instalar la aplicación.

En caso de no cumplirse estos requisitos, aparecerá un aviso correspondiente

en la pantalla. Le recomendamos instalar los programas y las actualizaciones

requeridas con el servicio Windows Update antes de instalar la aplicación

Kaspersky Lab.

PASO 3. VENTANA DE BIENVENIDA

DEL

Si su sistema cumple con todos los requisitos (ver sección "Requisitos de

hardware y software"), y si no existe una versión nueva en los servidores de

actualización de Kaspersky Lab, o si cancela la instalación de ésta, el Asistente

de instalación se reanudará para instalar la versión actual de la aplicació n.

ASISTENTE

La primera ventana de diálogo del Asistente de instalación se mostrará en la

pantalla para indicar que se está por iniciar la instalación.

Para continuar con la instalación, pulse el botón Siguiente. Para cancelar la

instalación, pulse el botón Cancelar.

40 Kaspersky Anti-Virus 2009

PASO 4. LECTURA DEL CONTRATO DE

LICENCIA

El cuadro de diálogo siguiente incluye un Contrato de licencia entre Ud. y

Kaspersky Lab. Léalo con atención y si está de acuerdo con todos los términos y

condiciones del contrato, seleccione Acepto los términos del Contrato de

Licencia y pulse el botón Siguiente. La instalación continua.

Para cancelar la instalación, pulse el botón Cancelar.

PASO 5. SELECCIÓN DEL TIPO DE

INSTALACIÓN

En este paso, puede seleccionar el tipo de instalación que mejor se adapte a

sus necesidades:

• Instalación rápida. Si selecciona esta opció n, se instalará l a aplic ación

completa en su equipo, con los parámetros de protección

recomendados por los expertos de Kaspersky Lab. Después de

completar la instalación, se abrirá el Asistente de instalación de la

aplicación.

• Instalación personalizada. En este paso, puede seleccionar el tipo de

instalación que mejor se adapte a sus necesidades: En este caso,

podrá seleccionar los componentes de la aplicación que desea instala r

en su equipo, especificar la carpeta de destino de la instalación (ver

sección "Paso 6. Selección de la carpeta de instalación"), activar y

configurar la aplicación con un asistente especial.

Si selecciona la primera opción, el Asistente de instalación de la aplicación

pasará directamente al Paso 8 (ver sección "Paso 8. Búsqueda d e otro software

antivirus). En otro caso, será necesario especificar su decisión en cada paso de

la instalación.

Actualización de la aplicación 41

PASO 6. SELECCIÓN DE LA CARPETA

DE INSTALACIÓN

Nota. Este paso del Asistente de instalación sólo se produce si selecciona la

opción de instalación personalizada (ver sección "Paso 5. Selección del tipo d e

instalación”).

En este paso, puede identificar una carpeta en su equipo en la que se in stalará

la aplicación. La ruta predeterminada es:

• <Drive> \ Program Files \ Kaspersky Lab \ Kaspersky Anti-Virus

2009 – para sistemas de 32 bites.

• <Drive> \ Program Files (х86) \ Kaspersky Lab \ Kaspersky Anti-

Virus 2009 – para sistemas de 64 bites.

Para especificar una carpeta diferente pulse el botón Examinar y selecciónela

en el cuadro de diálogo estándar de selección de carpetas, o escriba la ruta d e

la carpeta en el campo de entrada.

Advertencia.

Recuerde que si especifica manualmente la ruta completa de la carpeta de

instalación, su nombre no debe superar 200 caracteres, ni la ruta debe incluir

caracteres especiales.

Para continuar con la instalación, pulse el botón Siguiente.

PASO 7. SELECCIÓN DE LOS

COMPONENTES DE APLICACIÓN PARA

INSTALAR

Nota. Este paso del Asistente de instalación sólo se produce si selecciona la

opción de instalación personalizada (ver sección "Paso 5. Selección del tipo d e

instalación”).

42 Kaspersky Anti-Virus 2009

En caso de optar por la instalación personalizada, deberá seleccionar los

componentes de la aplicación que desea instalar e n su equipo. Por defecto, se

seleccionan todos los componentes de la aplicación: protección, análisis y

actualización.

Para ayudarle a decidir qué componentes instalar, se le proporcionará

información acerca de cada componente. Seleccione e l componente en l a lista y

lea la descripción asociada en el campo inferior. La información contiene una

descripción breve del componente y los requisitos de espacio libre en disco para

su instalación.

Para cancelar la instalación de cualquier componente, abra el menú co ntextual

pulsando el icono junto al nombre del componente y seleccione la opción

Componente no disponible. Observe que si cancela la instalación de algún

componente, no estará protegido contra un cierto número de programas

peligrosos.

Para seleccionar la instalación de un componente, abra el menú contextual

pulsando el icono junto al nombre del componente y seleccione la opción Se

instalará en la unidad de disco duro local.

Después de seleccionar los componentes para instalar, pulse el botón

Siguiente. Para regresar a la lista predeterminada de componentes para

instalar, pulse el botón Borrar.

PASO 8. BÚSQUEDA DE OTRO

SOFTWARE ANTIVIRUS

En este paso, el Asistente busca otros programas antivirus, incluso programas

de Kaspersky Lab que puedan entrar en conflicto con la aplicación una vez

instalada.

Si se detectan estos programas en su equipo, serán enumerad os en la pantalla.

Podrá eliminarlos antes de continuar con la instalación.

Puede decidir si los elimina automática o manualmente con los controles

ubicados debajo de la lista de programas antivirus detectados.

Si la lista de programas antivirus detectados conti ene a plic acio nes de Ka spersky

Lab versión 7.0, guarde el archivo llave de esta aplicación antes de eliminarl a.

Actualización de la aplicación 43

Podrá usar esta llave para la versión actual de la aplicación. También le

recomendamos guardar los objetos almacen ados en cu arentena y en la z ona de

respaldo; estos objetos son automáticamente desplazad os a la cuarentena de l a

nueva versión donde podrá administrarlos después de la instalación.

Si elimina automáticamente la versión 7.0, se guardará la información de

activación para utilizarla durante la instalación de la versión 2009.

Advertencia.

La aplicación acepta archivos de llave de las versiones 6.0 y 7.0. N o se acepta

la versión 5.0.

Para continuar con la instalación, pulse el botón Siguiente.

PASO 9. PREPARACIÓN FINAL DE LA

INSTALACIÓN

Esta es la etapa final de la preparación de la aplicación en su equipo.

Durante la instalación inicial y personalizada de la aplicació n (ver sección “Paso

5. Selección del tipo de instalación”) recomendamos no desactivar la casilla

Activar la Autoprotección antes de instalar durante la instalación inici al. De

esta manera, si la opción de protección del m ódulo está activada y ocurre un

error durante la instalación, se asegura una correcta reversión del pr ocedi miento

de instalación. Cuando vuelva a intentar la instalación, le recomendamos

desactivar esta casilla.

Nota

Si la aplicación se está instalando remotamente por medio del Escrit orio R emoto

(Remote Desktop), le aconsejamos desactivar la casilla Activar la

autoprotección antes de instalar. Si activa la casilla, la instalación puede

desarrollarse incorrectamente o no realizarse en absoluto.

Para continuar con la instalación, pulse el botón Siguiente. Tras esto, se iniciará

la copia de los archivos de instalación en su equipo.

44 Kaspersky Anti-Virus 2009

Advertencia.

Durante el proceso de instalación, la conexión de red act ual se interrump irá si el

paquete de la aplicación incluye componentes para interc eptar el tráfico de red.

La mayor parte de las conexiones deshabilitadas se restaurará después.

PASO 10. FIN DE LA INSTALACIÓN

La ventana Instalación terminada informa del fin del proceso d e instalación de

la aplicación en su equipo.

Por ejemplo, esta ventana indicará si es necesario reiniciar el equipo para

terminar correctamente la instalación. Después de reiniciar, el Asistente de

instalación se reanudará automáticamente.

Si no es necesario reiniciar el sistema para completar la instalación, pulse el

botón Siguiente para iniciar el Asistente de configuración de la aplicación.

INTERFAZ DE LA APLICACIÓN

La aplicación posee una interfaz sencilla y fácil de usar. Este capítulo describe

en detalle sus características básicas.

Además de la interfaz principal del programa, existen complementos para

Microsoft Office Outlook, The Bat! y Microsoft Outlook Express. Los

complementos amplían las funciones de estos programas al permitir adm inistrar

y configurar los componentes de la aplicación desde su propia interfaz.

EN ESTA SECCIÓN:

Icono del área de notificaciones ......................................................................... 45

Menu contextual ................................................................................................. 46

Ventana principal de la aplicación ...................................................................... 48

Notificaciones ..................................................................................................... 51

Ventana de configuración de la aplicación ......................................................... 51

ICONO DEL ÁREA DE NOTIFICACIONES

Tras instalar la aplicación, el icono de la aplicación aparecerá en el área de

notificaciones de la barra de tareas de Microsoft Windows.

Este icono muestra la operación que la aplicación está efectuando en un

momento dado. Refleja el estado de protección y muestra un número de

funciones básicas realizadas por el programa.

Si el icono está activo

algunos de sus componentes están en ejecución. Si el icono se encuentra

inactivo

(blanco y negro), todos los componentes están desactivados.

(color), la protección está completamente activa o

46 Kaspersky Anti-Virus 2009

El icono de la aplicación cambia en función de la operación realizada:

- Correo en curso de análisis.

– Actualización de las bases de datos y de los módulos de la aplicación.

– Debe reiniciar el equipo para aplicar las actualizaciones.

- Ocurrió un error en alguno de los componentes de Kaspersky AntiVirus.

El icono también presta acceso a la interfaz básica del programa, incluyendo el

menú contextual (ver sección “Menú contextual”) y la ventana principal de la

aplicación (ver sección “Ventana principal de la aplicación).

Para abrir el menú contextual, pulse el botón derecho en el icono de la

aplicación.

Para abrir la ventana principal de la aplicación, pulse dos veces el icono de la

aplicación. La ventana principal del programa siempre se abre en la sección

Protección.

Si hay noticias disponibles desde Kaspersky Lab, el icono de noticias aparece

en el área de notificaciones de la barra de tareas

para mostrar las noticias en la ventana de respuesta.

. Pulse dos veces el icono

MENÚ CONTEXTUAL

Puede ejecutar tareas de protección básica desde el menú contextual.

• Actualización: ejecuta la actualización de las bases de datos y de los

módulos de la aplicación, y los instala en su equipo.

• Análisis completo del equipo: ejecuta un análisis completo del equipo

en busca de objetos peligrosos. Se analizan los archivos de todas las

unidades, incluso en los medios extraíbles.

• Análisis antivirus: selecciona objetos y ejecuta un análisis antivirus.

De forma predeterminada la lista contiene varios objetos, como la

Interfaz de la aplicación 47

carpeta Mis documentos y los buzones de co rreo. Usted puede añadir a

esta lista otros objetos para su análisis.

• Kaspersky Anti-Virus: abre la ventana principal de la ap licación (ver

sección “Ventana de configuración de la aplicación”).

• Configuración: examinar y configurar los componentes de la

aplicación.

• Activar: activa el programa. Para beneficiarse de la condición de

usuario registrado, debe activar su aplicación. Esta opción de menú

sólo está disponible si el programa no está activado.

• Información sobre la aplicación

• Suspender la protección / Reanudar la protección: desactiva

temporalmente o activa los componentes de protección en tiempo real.

Esta opción del menú no afecta a las actualizaciones del p roducto ni a

las tareas de análisis antivirus.

• Salir – cierra la aplicación y la quita de la memoria RAM del equipo.

Figura 1: Menú contextual

Cuando una tarea de análisis antivirus está en ej ecución, su nombre apare ce en

el menú contextual con una barra de progreso (porcentaje terminado). Si

selecciona la tarea, podrá abrir la ventana principal de l a aplicac ió n que c ontiene

un informe para conocer el estado de la tarea en curso.

48 Kaspersky Anti-Virus 2009

VENTANA PRINCIPAL DE LA

APLICACIÓN

La ventana principal de la aplicación puede dividirse en tres partes:

• La parte s uperior de la ventana le informa sobre el estado actual de la

protección de su equipo.

Hay tres posibles valores del estado de la protección: ca da estado es

indicado por cierto color, similares a los del semáforo. El color verde

significa que el nivel de protección del equ ipo es el correcto, mientras

los colores amarillo y rojo avisan de la presencia de problemas en la

configuración o en el funcionamiento de la ap licación. Además de los

programas nocivos, también se consideran amenazas las bases de

datos obsoletas de la aplicación, los componentes de protección

desactivados, la selección de parámetros mínimos, etc.