MANUEL DE

REFERENCE

V E R S I O N D E L ' A P P L I C A T I O N : 8 . 0 C F 1

Kaspersky Administration

Kit 8.0

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que cette documentation vous aidera dans votre travail et répondra à la

plupart des problèmes émergents.

La copie sous un format quelconque et la diffusion, y compris la traduction, de n'importe quel document ne sont admises

que par autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagnent peuvent être utilisés uniquement à des fins personnelles, non

commerciales et à titre d'information.

Ce document peut être modifié sans avertissement préalable. La version la plus récente du manuel est disponible sur le

site de Kaspersky Lab, à l'adresse suivante : http://www.kaspersky.com/fr/docss.

Kaspersky Lab ne peut être tenu responsable du contenu, de la qualité, de l'actualité et de l'exactitude des textes utilisés

dans ce manuel et dont les droits appartiennent à d'autres entités. Kaspersky Lab n'assume pas non plus de

responsabilité en cas de dommages liés à l'utilisation de ces textes.

Ce document fait référence aux autres noms et aux marques déposés qui appartiennent à leurs propriétaires respectifs.

Date d'édition : 03/02/10

© 1997–2010 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.fr

http://entreprise.kaspersky.fr

3

CONTENU

KASPERSKY ADMINISTRATION KIT ........................................................................................................................... 8

Distribution ................................................................................................................................ ............................... 8

Services pour les utilisateurs enregistrés ................................................................................................................. 8

Réception des informations sur l'application ............................................................................................................ 9

Sources d'informations pour des recherches indépendantes ............................................................................. 9

Contacter le service du Support Technique ..................................................................................................... 10

Discussion sur les applications de Kaspersky Lab dans le forum .................................................................... 11

Fonction du document ........................................................................................................................................... 11

Possibilités de l'application .................................................................................................................................... 11

Configuration logicielle et matérielle requise .......................................................................................................... 12

Composition de l'application .................................................................................................................................. 15

Nouveautés ............................................................................................................................................................ 15

DÉMARRER L'APPLICATION ..................................................................................................................................... 18

ASSISTANT DE CONFIGURATION INITIALE ............................................................................................................ 19

Etape 1. Ajout d'une licence .................................................................................................................................. 19

Etape 2. Sondage de réseau ................................................................................................................................. 22

Etape 3. Configuration des paramètres de notification .......................................................................................... 23

Etape 4. Configuration du système de protection antivirus .................................................................................... 23

Etape 5. Téléchargement des mises à jour ............................................................................................................ 25

Etape 6. Fin de l'Assistant ..................................................................................................................................... 26

ADMINISTRATION DES SERVEURS D'ADMINISTRATION ...................................................................................... 27

Connexion au Serveur d'administration ................................................................................................................. 27

Utilitaire de sélection du compte du service du Serveur d'administration (klsrvswch) ............................................ 30

Déconnexion du Serveur ....................................................................................................................................... 31

Permutation entre les Serveurs ............................................................................................................................. 31

Ajout d'un Serveur à l'arborescence de la console ................................................................................................ 32

Affectation des droits pour travailler avec le Serveur ............................................................................................. 32

Suppression d'un Serveur de l'arborescence de console ...................................................................................... 34

Affichage et modification des paramètres du Serveur d'administration .................................................................. 35

Configuration des paramètres du Serveur d'administration .............................................................................. 35

Règles générales de déplacement des ordinateurs ......................................................................................... 55

Compatibilité avec le système Cisco Network Admission Control (NAC) ......................................................... 58

Configuration de la collaboration avec le système Cisco Network Admission Control (NAC) .......................... 60

Restriction du trafic .......................................................................................................................................... 61

Serveurs d'administration secondaires .................................................................................................................. 62

Ajout d'un Serveur secondaire ......................................................................................................................... 62

Configurer la connexion d'un Serveur secondaire au Serveur d'administration principal ................................. 63

Affichage des groupes d'administration du Serveur secondaire ....................................................................... 64

Connexion au Serveur d'administration via Internet ............................................................................................... 65

ADMINISTRATION DES GROUPES D'ADMINISTRATION ........................................................................................ 67

Création, déplacement et suppression d'un groupe ............................................................................................... 67

Création de structure des groupes d'administration ............................................................................................... 69

Structure des groupes sur la base des domaines et des groupes de travail du réseau Windows .................... 70

Structure des groupes sur la base d'Active Directory ....................................................................................... 72

4

M A N UEL D E R É F É R E N C E

Structure des groupes sur la base du contenu du fichier texte......................................................................... 74

Affichage des informations sur un groupe.............................................................................................................. 76

Affichage et modification des paramètres du groupe ............................................................................................. 77

Paramètres généraux ....................................................................................................................................... 77

Affectation des droits pour travailler avec un groupe ....................................................................................... 79

Conditions de définition de l'état du poste ........................................................................................................ 80

Surveillance de l'activité des postes clients ...................................................................................................... 82

Installation automatique d'applications sur des postes clients ......................................................................... 83

Création de la liste des agents de mise à jour .................................................................................................. 84

ADMINISTRATION A DISTANCE DES APPLICATIONS ............................................................................................ 85

Administration des stratégies ................................................................ ................................ ................................. 85

Création d'une stratégie ................................................................................................................................... 85

Affichage de la stratégie héritée dans le panneau des résultats du groupe imbriqué ...................................... 88

Affichage et modification des paramètres d'une stratégie ................................................................................ 89

Activation d'une stratégie ................................................................................................................................. 99

Activation d'une stratégie lors d'un événement .............................................................................................. 100

Stratégie pour utilisateur nomade .................................................................................................................. 100

Suppression d'une stratégie ........................................................................................................................... 102

Copie d'une stratégie ..................................................................................................................................... 102

Configuration des paramètres de stratégie de l'Agent d'administration .......................................................... 103

Configuration des paramètres de la stratégie du Serveur d'administration .................................................... 106

Exportation d'une stratégie ............................................................................................................................. 111

Importation d'une stratégie ............................................................................................................................. 112

Conversion des stratégies .............................................................................................................................. 112

Paramètres locaux de l'application ...................................................................................................................... 115

Affichage des paramètres de l'application ...................................................................................................... 115

Configuration des paramètres de l'Agent d'administration ............................................................................. 118

ADMINISTRATION DU FONCTIONNEMENT DES APPLICATIONS........................................................................ 120

Création d'une tâche de groupe ........................................................................................................................... 121

Création d'une tâche pour le Serveur d'administration......................................................................................... 133

Création d'une tâche pour les sélections d'ordinateurs ........................................................................................ 135

Affichage et modification des paramètres de tâche ............................................................................................. 136

Création d'une tâche locale ................................................................................................................................. 143

Affichage d'une tâche de groupe héritée dans le panneau des résultats du groupe imbriqué ............................. 145

Démarrage automatique du système d'exploitation sur les postes clients avant le lancement d'une tâche ......... 146

Arrêt de l'ordinateur après l'exécution de la tâche ............................................................................................... 146

Limitation de la durée d'exécution de la tâche ..................................................................................................... 146

Exportation d'une tâche ....................................................................................................................................... 147

Importation d'une tâche ....................................................................................................................................... 147

Conversion des tâches ........................................................................................................................................ 148

Démarrage et arrêt manuels des tâches .............................................................................................................. 148

Suspension et reprise manuelles d'une tâche ..................................................................................................... 148

Suivi et affichage des comptes-rendus d'activité des tâches ............................................................................... 149

Affichage de l'historique des tâches entreposé sur le Serveur d'administration ................................................... 150

Configuration du filtre d'événements pour la tâche de groupe ............................................................................. 151

Configuration du filtre des événements du poste sélectionné .............................................................................. 154

5

C O N T E N U

Annulation de la fonction de filtre ......................................................................................................................... 156

POSTES CLIENTS .................................................................................................................................................... 157

Ajout d'ordinateurs à un groupe ........................................................................................................................... 157

Affichage d'informations relatives au poste client ................................................................................................ 158

Affichage d'informations sur le système du poste client ....................................................................................... 162

Tâche de modification du Serveur d'administration ............................................................................................. 169

Tâche d'administration du poste client ................................................................................................................. 172

Allumer le poste client .................................................................................................................................... 172

Eteindre le poste client ................................................................................................................................... 175

Redémarrage du poste client ......................................................................................................................... 179

Envoi du message à l'utilisateur du poste client................................................................................................... 183

Connexion manuelle du poste client au Serveur d'administration. Utilitaire klmover.exe ..................................... 188

Vérification de la connexion du poste client avec le Serveur d'administration ..................................................... 189

Vérification manuelle de la connexion du poste client au Serveur d'administration. Utilitaire klnagchk.exe ... 189

Vérifier la connexion entre le poste client et le Serveur d'administration à l'aide de l'action Analyser la connexion.

....................................................................................................................................................................... 190

Utilitaire du diagnostic à distance des postes clients (klactgui) ............................................................................ 190

Activation et désactivation du traçage, téléchargement du fichier de traçage ................................................ 192

Téléchargement des paramètres des applications ......................................................................................... 194

Téléchargement des journaux des événements ............................................................................................. 196

Lancement du diagnostic et téléchargement de ses résultats ........................................................................ 197

Lancement, relancement et arrêt des applications ......................................................................................... 199

RAPPORTS ET NOTIFICATIONS ............................................................................................................................ 202

Créer le nouveau rapport ..................................................................................................................................... 202

Affichage des statistiques ................................ ................................ .................................................................... 205

Création de la page de statistiques ................................................................................................................ 207

Modification de l'ensemble des pages de statistiques .................................................................................... 209

Création du volet d'information ....................................................................................................................... 210

Modification de l'ensemble des panneaux d'informations............................................................................... 214

Affichage et modification des modèles de rapport ............................................................................................... 215

Génération et affichage de rapports .................................................................................................................... 220

Tâche de diffusion des rapports ........................................................................................................................... 223

Rapports d'hiérarchie des Serveurs d'administration ........................................................................................... 227

Limitation du nombre d'entrées dans le rapport ................................................................................................... 228

Limite de notifications .......................................................................................................................................... 230

Notifications ......................................................................................................................................................... 230

Notification par courrier électronique .............................................................................................................. 231

Notifications via NET SEND ........................................................................................................................... 233

Notification à l'aide du fichier exécutable ....................................................................................................... 234

TÂCHES DE KASPERSKY ADMINISTRATION KIT ................................................................................................. 237

TÂCHES POUR LES SÉLECTIONS D'ORDINATEURS ........................................................................................... 238

EXTRACTION DES ÉVÉNEMENTS ET DES ORDINATEURS ................................................................................ 239

Requêtes d'événements ...................................................................................................................................... 239

Affichage du journal des événements de Kaspersky Administration Kit enregistré sur le serveur d'administration

....................................................................................................................................................................... 239

Création d'une requête d'événements ............................................................................................................ 240

Configuration d'une requête d'événements .................................................................................................... 242

6

M A N UE L DE R É F É R E N C E

Enregistrement d'informations sur les événements d'un fichier ...................................................................... 246

Suppression d'événements ............................................................................................................................ 247

Requêtes d'ordinateurs ........................................................................................................................................ 248

Affichage d'une requête d'ordinateurs ............................................................................................................ 248

Création d'une requête d'ordinateurs ............................................................................................................. 251

Configuration de la requête d'ordinateurs. ..................................................................................................... 252

ORDINATEURS NON DÉFINIS ................................................................................................................................ 260

Sondage de réseau ............................................................................................................................................. 260

Affichage et modification des paramètres de sondage du réseau Windows .................................................. 261

Affichage et modification des paramètres de sondage des groupes Active Directory .................................... 263

Affichage et modification des paramètres de sondage des plages IP ............................................................ 264

Affichage et modification des paramètres du domaine ........................................................................................ 265

Création de la plage IP ........................................................................................................................................ 267

Affichage et modification des paramètres de plage IP ......................................................................................... 268

Affichage et modification des paramètres du groupe Active Directory ................................................................. 271

MISE À JOUR ........................................................................................................................................................... 272

Création d'une tâche de téléchargement des mises à jour dans le référentiel ..................................................... 272

Ajout d'une source de mises à jour ................................................................................................................ 276

Configurer la connexion aux serveurs de mises à jour ................................................................................... 278

Définition du contenu des mises à jour .......................................................................................................... 280

Configuration d'autres paramètres de la tâche de mise à jour ....................................................................... 282

Analyse des mises à jour récupérées .................................................................................................................. 284

Affichage des mises à jour récupérées ................................................................................................................ 287

Déploiement de mises à jour automatique ........................................................................................................... 288

Déploiement de mises à jour vers les clients immédiatement après le téléchargement ................................. 288

Redistribution automatique des mises à jour sur les Serveurs secondaires .................................................. 289

Installation automatique des mises à jour des modules logiciels ................................................................... 289

Constitution de la liste des agents de mise à jour et leur configuration .......................................................... 290

Statistiques de l'agent de mise à jour ............................................................................................................. 293

Tâche de récupération des mises à jour par les agents de mise à jour ......................................................... 295

ADMINISTRATION DES LICENCES ......................................................................................................................... 298

Affichage des informations sur les licences installées ......................................................................................... 298

Installation d'une licence ...................................................................................................................................... 301

Lancement de l'Assistant d'installation de la licence ............................................................................................ 302

Création et affichage de rapports sur les licences ............................................................................................... 303

Réception de la licence par le code d'activation .................................................................................................. 303

Extension automatique de la licence ................................................................................................................... 304

STOCKAGES ............................................................................................................................................................ 306

Paquets d'installation ........................................................................................................................................... 306

Quarantaine ......................................................................................................................................................... 306

Consultation des propriétés de l'objet placé en quarantaine .......................................................................... 307

Suppression d'un objet de la quarantaine ...................................................................................................... 308

Analyse du dossier de quarantaine sur le poste client ................................................................................... 308

Restaurer un objet de la quarantaine ............................................................................................................. 309

Sauvegarde d'un objet de la quarantaine sur le disque .................................................................................. 309

Dossier de sauvegarde ........................................................................................................................................ 309

7

C O N T E N U

Affichage des propriétés de l'objet placé dans le dossier de sauvegarde ...................................................... 309

Suppression d'un objet depuis le dossier de sauvegarde .............................................................................. 310

Restauration d'un objet depuis le dossier de sauvegarde .............................................................................. 310

Sauvegarde d'un objet du dossier de sauvegarde sur le disque .................................................................... 311

Fichiers avec un traitement différé ....................................................................................................................... 311

Réparation de l'objet du dossier Fichiers avec un traitement différé .............................................................. 311

La sauvegarde de l'objet du fichier Fichiers avec un traitement différé sur le disque ..................................... 311

Suppression d'un objet du dossier Fichiers avec un traitement différé ........................................................... 312

Registre des applications ..................................................................................................................................... 312

POSSIBILITÉS COMPLÉMENTAIRES ..................................................................................................................... 317

Suivi de l'état de la protection antivirus à l'aide d'informations du registre système ............................................ 317

Utilisateurs nomades ........................................................................................................................................... 318

Création du profil pour les utilisateurs nomades ............................................................................................ 319

Création de la règle de permutation de l'Agent d'administration .................................................................... 322

Ajout d'une condition dans la règle................................................................................................................. 323

Recherche ........................................................................................................................................................... 327

Recherche d'un poste .................................................................................................................................... 328

Recherche de groupes d'administration ......................................................................................................... 336

Recherche de Serveurs d'administration secondaires ................................................................................... 338

Copie de sauvegarde des données ..................................................................................................................... 340

Tâche de copie de sauvegarde des données ................................................................................................. 340

Utilitaire de copie de sauvegarde et de restauration des données (klbackup) ............................................... 343

Suivi des épidémies de virus ............................................................................................................................... 347

Activation du mécanisme d'identification d'une attaque de virus .................................................................... 347

Changement de stratégie pour l'application lors de l'enregistrement de l'événement Attaque de virus ......... 350

Automatisation du fonctionnement de Kaspersky Administration Kit (klakaut) ..................................................... 352

Outils externes ..................................................................................................................................................... 352

Configuration de l'interface .................................................................................................................................. 352

AIDE .......................................................................................................................................................................... 354

Menu contextuel .................................................................................................................................................. 354

Panneau des résultats ......................................................................................................................................... 356

Etats des ordinateurs, des tâches et des stratégies ............................................................................................ 362

GLOSSAIRE .............................................................................................................................................................. 364

KASPERSKY LAB. .................................................................................................................................................... 369

INDEX ....................................................................................................................................................................... 370

8

DANS CETTE SECTION

Distribution ........................................................................................................................................................................ 8

Services pour les utilisateurs enregistrés .......................................................................................................................... 8

Réception des informations sur l'application...................................................................................................................... 9

Fonction du document ..................................................................................................................................................... 11

Possibilités de l'application .............................................................................................................................................. 11

Configuration logicielle et matérielle requise ................................................................................................................... 12

Composition de l'application ............................................................................................................................................ 15

Nouveautés ..................................................................................................................................................................... 15

KASPERSKY ADMINISTRATION KIT

L'application Kaspersky Administration Kit a été développée pour l'exécution centralisée des principales tâches

d'administration de la gestion de la sécurité antivirus du réseau informatique de l'entreprise qui repose sur l'emploi des

applications reprises dans la suite logicielle Kaspersky Open Space Security. Kaspersky Administration Kit prend en

charge toutes les configurations réseau utilisant le protocole TCP/IP.

Kaspersky Administration Kit est un outil pour les administrateurs de réseaux d'entreprise et pour les responsables de la

sécurité antivirus.

DISTRIBUTION

Le logiciel est proposé gratuitement avec toutes les applications de Kaspersky Lab de la suite Kaspersky Open Space

Security (version vendue en boîte). Il peut également être téléchargé depuis le site de Kaspersky Lab

(http://www.kaspersky.fr).

SERVICES POUR LES UTILISATEURS ENREGISTRES

Kaspersky Lab, Ltd. propose à ses utilisateurs enregistrés un large éventail de services qui leur permettent de profiter au

maximum de leurs Produits.

Lorsque vous achetez une licence pour un des logiciels de Kaspersky Lab appartenant à la suite Kaspersky Open Space

Security, vous devenez un utilisateur enregistré de Kaspersky Administration Kit. Vous bénéficierez des services suivants

pendant la durée de validité de la licence :

mise à jour toutes les heures des bases de l'application et mise à jour gratuite pour les nouvelles versions ;

consultations sur les questions liées à l'installation, à la configuration, la prise en main du logiciel et à l'utilisation

de l'application, données par téléphone et par courrier électronique ;

Lors de tout contact avec le service du Support Technique, indiquez les informations relatives à la licence

Kaspersky Lab avec laquelle vous utilisez Kaspersky Administration Kit.

9

DANS CETTE SECTION

Sources d'informations pour des recherches indépendantes ............................................................................................ 9

Contacter le service du Support Technique ..................................................................................................................... 10

Discussion sur les applications de Kaspersky Lab dans le forum ................................................................................... 11

K A S P E R S K Y A D M I N I S T R A T I O N KIT

notification sur la sortie des nouvelles versions des Produits Kaspersky Lab ainsi que l'actualité sur les

nouveaux virus. Ce service est offert aux utilisateurs abonnés à la lettre d'informations de Kaspersky Lab sur le

site Web du service du Support Technique (http://support.kaspersky.com/fr/subscribe/).

Aucune consultation sur le fonctionnement et l'utilisation des systèmes d'exploitation ne sera effectuée par le

Support Technique.

RECEPTION DES INFORMATIONS SUR L'APPLICATION

Si vous avez des questions sur le choix, l'achat, l'installation ou l'utilisation du Kaspersky Administration Kit, vous pouvez

rapidement obtenir des réponses.

Kaspersky Lab offre de nombreuses sources d'informations sur l'application. Vous pouvez choisir celle qui vous convient

le mieux en fonction de l'urgence et de la gravité de la question.

SOURCES D'INFORMATIONS POUR DES RECHERCHES

INDEPENDANTES

Vous pouvez consulter les sources suivantes pour obtenir des informations sur l'application :

page consacrée à l'application sur le site Web de Kaspersky Lab ;

page consacrée à l'application sur le site Web du service du Support Technique (dans la Base de

connaissances) ;

système d'aide électronique ;

documentation.

Page sur le site Web de Kaspersky Lab

http://www.kaspersky.com/fr/administration_kit

Cette page fournit des informations générales sur l'application, ses possibilités et ses particularités.

Page sur le site Web du service du Support Technique (Base de connaissances)

http://support.kaspersky.com/fr/remote_adm

Cette page propose des articles publiés par les experts du service du Support Technique.

Ces articles contiennent des informations utiles, des recommandations et les réponses aux questions les plus

souvent posées sur l'achat, l'installation et l'utilisation de l'application. Ils sont regroupés par thèmes tels que

"Administration des licences", "Configuration des mises à jour des bases" ou "Résolution des problèmes". Les

articles peuvent répondre à des questions concernant non seulement cette application, mais également d'autres

10

M A N UE L DE R É F É R E N C E

logiciels de Kaspersky Lab. Ils peuvent aussi contenir des informations sur le service du Support Technique dans

son ensemble.

Système d'aide électronique

Une aide complète est livrée avec l'application.

Celle-ci propose une description détaillée des fonctions proposées par l'application.

Pour ouvrir l'aide, sélectionnez l'élément Rubriques d'aide dans le menu Aide de la console.

Si vous avez des questions sur une fenêtre en particulier de l'application, vous pouvez consulter l'aide contextuelle.

Pour ouvrir l'aide contextuelle, cliquez sur le bouton Aide dans la fenêtre qui vous intéresse, ou sur la touche F1 du

clavier.

Documentation

La documentation qui accompagne cette application contient la majorité des informations indispensables pour son

utilisation. Elle contient des documents suivants :

Le Manuel de l'administrateur décrit le but, les notions principales, les fonctions et le mode de fonctionnement

général de Kaspersky Administration Kit.

Le Manuel de déploiement décrit l'installation des composants de Kaspersky Administration Kit, ainsi que

l'installation à distance des applications dans un réseau informatique de configuration simple.

Début du fonctionnement contient une description des étapes qui permettront à l'administrateur de la sécurité

antivirus de l'entreprise de commencer à utiliser rapidement Kaspersky Administration Kit et de déployer la

protection antivirus dans tout le réseau sur la base des applications de Kaspersky Lab.

Le Manuel de référence contient une description du rôle de Kaspersky Administration Kit et une description

pas-à-pas de ses fonctions.

Ces documents sont en format PDF et sont livrés avec le Kaspersky Administration Kit (CD d'installation).

Vous pouvez télécharger la documentation depuis les pages consacrées à l'application sur le site Web de Kaspersky

Lab.

CONTACTER LE SERVICE DU SUPPORT TECHNIQUE

Vous pouvez obtenir des informations sur l'application auprès des experts du service du Support Technique par

téléphone ou par Internet. Lors de tout contact avec le service du Support Technique, fournissez les informations

relatives à la licence du produit Kaspersky Lab que vous utilisez.

Les experts du service du Support Technique répondront à vos questions sur l'installation et l'utilisation de l'application

qui ne sont pas traitées dans l'aide. En cas d'infection de votre ordinateur, ils vous aideront à éliminer dans la mesure du

possible les programmes malveillants, ainsi qu'à surmonter leurs effets.

Avant de contacter le service du Support Technique, veuillez prendre connaissances des Conditions d'accès au Support

Technique (http://support.kaspersky.com/fr/support/rules).

Formulaire de soumission de demande du Support Technique

Vous pouvez poser vos questions aux experts du Support Technique en remplissant le formulaire en ligne du

Helpdesk (http://support.kaspersky.ru/helpdesk.html?LANG=fr).

Vous pouvez envoyer votre demande en russe, en anglais, en allemand, en français ou en espagnol.

11

K A S P E R S K Y A D M I N I S T R A T I O N KIT

Pour envoyer une demande électronique, vous devez indiquer votre numéro client obtenu lors de l'enregistrement

sur le site Web du service du Support Technique et le mot de passe.

Si vous n'êtes pas un utilisateur enregistré des applications de Kaspersky Lab, remplissez le formulaire

d'enregistrement (https://support.kaspersky.com/ru/personalcabinet?LANG=fr). Lors de l'enregistrement, indiquez le

code d'activation de l'application ou le fichier de licence.

L'opérateur du service du Support Technique vous enverra sa réponse dans votre Espace personnel

(https://support.kaspersky.com/ru/personalcabinet?LANG=fr) ainsi qu'à l'adresse électronique que vous avez

indiquée dans votre demande.

Dans le formulaire en ligne de demande, décrivez le problème rencontré avec le plus de détails possible. Dans les

champs obligatoires, indiquez :

Type de la demande. Les questions le plus souvent posées par les utilisateurs sont regroupées par thème ; par

exemple "Problème d'installation/de suppression d'un logiciel" ou "Problème de recherche/de suppression de

virus". Si vous ne trouvez pas le sujet qui vous concerne, sélectionnez "Question générale".

Nom et version de l'application.

Texte de la demande. Décrivez le problème rencontré avec le plus de détails possible.

Numéro de client et mot de passe. Saisissez le numéro de client et le mot de passe que vous avez reçu lors

de l'enregistrement sur le site Web du service du Support Technique.

Adresse électronique. Les experts du service du Support Technique vous enverront la réponse à votre

question.

Support Technique par téléphone

Si le problème est urgent, vous pouvez toujours appeler le Support Technique local de Kaspersky Lab. Si vous

contactez le Support Technique français (http://partners.kaspersky.fr) ou international

(http://support.kaspersky.com/fr/support/internationall) veuillez fournir les informations

(http://support.kaspersky.com/fr/support/details) concernant votre ordinateur. Ceci aidera nos experts à vous venir

en aide le plus vite possible.

DISCUSSION SUR LES APPLICATIONS DE KASPERSKY LAB DANS LE

FORUM

Si votre question n'est pas urgente, vous pouvez en discuter avec les spécialistes de Kaspersky Lab et d'autres

utilisateurs sur notre forum au http://forum.kaspersky.fr.

Sur le forum, vous pouvez consulter les sujets publiés, ajouter des commentaires, créer une nouvelle discussion ou

lancer des recherches.

FONCTION DU DOCUMENT

Ce manuel contient une description du rôle de Kaspersky Administration Kit et une description pas à pas de ses

fonctions. Les notions principales et les détails généraux de fonctionnement avec l'application sont décrits dans le

Manuel d'administrateur de Kaspersky Administration Kit.

POSSIBILITES DE L'APPLICATION

Les possibilités offertes par l'application à l'administrateur sont les suivantes :

12

M A N UE L DE R É F É R E N C E

Installation et suppression centralisée à distance des applications de Kaspersky Lab sur les postes du réseau.

Cette fonction permet à l'administrateur de copier l'ensemble des applications Kaspersky Lab nécessaires sur

un ordinateur prédéfini, puis de les déployer à distance sur les postes du réseau.

Administration centralisée à distance des applications de Kaspersky Lab. L'administrateur peut créer un

système de protection antivirus à plusieurs niveaux et gérer toutes les applications à partir d'un même poste de

travail administratif. Cette particularité est particulièrement importante dans le cas de sociétés de grande taille

se composant d'un réseau local avec un grand nombre de postes répartis sur plusieurs bâtiments ou bureaux

séparés. Cette caractéristique permet à l'administrateur d'effectuer les points suivants :

créer une hiérarchie des Serveurs d’administration ;

grouper des postes en tant que groupes d'administration, en fonction de leurs prestations et du nombre

d'applications qui y sont installées ;

configurer les applications de manière centralisée en créant et en appliquant des stratégies ;

configurer des paramètres isolés de l'application dans le cas de postes séparés ;

gérer le fonctionnement de l'application de façon centralisée grâce à la création et au lancement de tâches

de groupe et de tâches pour une sélection d'ordinateurs et au Serveur d’administration ;

créer des modèles individualisés de fonctionnement d'une application, avec la création et l'exécution de

tâches sur plusieurs postes appartenant à différents groupes d'administration.

Mettre à jour automatiquement la base et les modules des applications sur les ordinateurs. Cette fonction

permet d'assurer une mise à jour centralisée de la base de toutes les applications Kaspersky Lab installées,

sans avoir à se connecter au serveur de mises à jour de Kaspersky Lab sur Internet pour faire des mises à jour

individuelles. La mise à jour peut s'effectuer automatiquement conformément à la planification définie par

l'administrateur. L'administrateur peut surveiller l'installation des mises à jour sur les postes client.

Schéma de réception des rapports. Cette fonction permet de récupérer de manière centralisée des données

statistiques sur toutes les applications Kaspersky Lab installées, de surveiller leur bon fonctionnement et de

créer des rapports selon les informations obtenues. L'administrateur peut créer un rapport unique d'activité

d'une application pour l'ensemble du réseau ou pour chaque poste où l'application est installée.

Système de notification d'événements dans les applications. Système d'envoi des notifications par messagerie.

Cette fonction permet à l'administrateur de créer une liste des événements liés à l'activité des applications, sur

lesquels il souhaite être informé. La liste de ces événements peut correspondre à la détection d'un nouveau

virus, d'une erreur apparue en essayant de mettre à jour la base de l'application sur un ordinateur ou d'un

nouvel ordinateur sur le réseau.

Gestion des licences. Cette fonction permet d'installer des licences pour toutes les applications Kaspersky Lab

de manière centralisée, de surveiller le respect du Contrat de licence (c'est-à-dire que le nombre de licences

correspond au nombre d'applications en cours d'exécution sur le réseau), ainsi que la date d'expiration.

CONFIGURATION LOGICIELLE ET MATERIELLE REQUISE

Serveur d'administration

Configuration logicielle :

Microsoft Data Access Components (MDAC) version 2.8 ou supérieure.

MSDE 2000 avec Service Pack 3, Microsoft SQL Server 2000 avec Service Pack 3 ou supérieur, MySQL

Enterprise version 5.0.32 ou 5.0.70, Microsoft SQL 2005 et supérieur ; ou Microsoft SQL Express 2005 et

supérieur, Microsoft SQL Express 2008, Microsoft SQL 2008.

13

K A S P E R S K Y A D M I N I S T R A T I O N KIT

Il est recommandé d'utiliser Microsoft SQL 2005 avec Service Pack 2, Microsoft SQL Express 2005 avec

Service Pack 2 et les versions plus récentes.

Microsoft Windows 2000 avec Service Pack 4 ou supérieur ; Microsoft Windows XP Professional avec

Service Pack 2 ou supérieur ; Microsoft Windows XP Professional x64 ou supérieur ; Microsoft Windows

Server 2003 ou supérieur ; Microsoft Windows Server 2003 x64 ou supérieur ; Microsoft Windows Vista

avec Service Pack 1 ou supérieur ; Microsoft Windows Vista x64 avec Service Pack 1 et tous les SP

actuels, pour Microsoft Windows Vista x64 Microsoft Windows Installer 4.5 doit être installé ; Microsoft

Windows Server 2008 ; Microsoft Windows Server 2008 déployé en mode Server Core ; Microsoft Windows

Server 2008 x64 avec Service Pack 1et tous les SP actuels, pour Microsoft Windows Server 2008 x64

Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows 7.

Pendant le fonctionnement sous Microsoft Windows 2000 avec Service Pack 4, avant le déploiement du

Serveur d'administration il est nécessaire d'installer les mises à jour Microsoft Windows suivantes :

1) ensemble des mises à jour cumulatives 1 pour Windows 2000 SP4 (KB891861) ; 2) mise à jour de la

sécurité pour Windows 2000 (KB835732).

Configuration matérielle :

Processeur Intel Pentium III, 800 MHz minimum ;

256 Mo de mémoire vive ;

1 Go d'espace disque disponible.

Console d'administration Kaspersky

Configuration logicielle :

Microsoft Windows 2000 avec Service Pack 4 et supérieur ; Microsoft Windows XP Professional avec

Service Pack 2 et supérieur ; Microsoft Windows XP Home Edition avec Service Pack 2 et supérieur ;

Microsoft Windows XP Professional x64 et supérieur ; Microsoft Windows Server 2003 et supérieur ;

Microsoft Windows Server 2003 x64 et supérieur ; Microsoft Windows Vista avec Service Pack 1 et

supérieur ; Microsoft Windows Vista x64 avec Service Pack 1 et tous les SP actuels, pour Microsoft

Windows Vista x64, Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows Server 2008,

Microsoft Windows Server 2008 x64 avec Service Pack 1et tous les SP actuels, pour Microsoft Windows

Server 2008 x64, Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows 7.

Microsoft Management Console version 1.2 et supérieure.

L'utilisation sous Microsoft Windows 2000 requiert Microsoft Internet Explorer 6.0.

L'utilisation sous 7 E Edition et Microsoft Windows 7 N Edition requiert Microsoft Internet Explorer 8.0 ou

version supérieure.

Configuration matérielle :

Processeur Intel Pentium III, 800 MHz minimum ;

256 Mo de mémoire vive ;

70 Mo d'espace disque disponible.

Agent d'administration

Configuration logicielle :

Pour les systèmes Windows :

14

M A N UE L DE R É F É R E N C E

Microsoft Windows 2000 avec Service Pack 4 et supérieur ; Microsoft Windows XP Professional avec

Service Pack 2 et supérieur ; Microsoft Windows XP Professional x64 et supérieur ; Microsoft Windows

Server 2003 et supérieur ; Microsoft Windows Server 2003 x64 et supérieur ; Microsoft Windows Vista avec

Service Pack 1 et supérieur ; Microsoft Windows Vista x64 avec Service Pack 1 et tous les SP actuels, pour

Microsoft Windows Vista x64, Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows

Server 2008 ; Microsoft Windows Server 2008 déployé en mode Server Core ; Microsoft Windows

Server 2008 x64 avec Service Pack 1et tous les SP actuels, pour Microsoft Windows Server 2008 x64,

Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows 7.

Pour les systèmes Novell :

Novell NetWare 6 SP5 et version supérieure, Novell NetWare 6.5 SP7 et version supérieure.

Pour les systèmes Linux :

La version du système d'exploitation prise en charge est fixée par l'exigence de l'application compatible de

Kaspersky Lab sur le poste client.

Configuration matérielle :

Pour les systèmes Windows :

Processeur Intel Pentium, 233 MHz minimum ;

32 Mo de mémoire vive ;

20 Mo d'espace disque disponible.

Pour les systèmes Novell :

Processeur Intel Pentium, 233 MHz minimum ;

32 Mo de mémoire vive ;

32 Mo d'espace disque disponible.

Pour les systèmes Linux :

Processeur Intel Pentium, 133 MHz minimum ;

64 Mo de mémoire vive ;

100 Mo d'espace disque disponible.

Agent des mises à jour

Configuration logicielle pour les systèmes Windows :

Microsoft Windows 2000 avec Service Pack 4 et supérieur ; Microsoft Windows XP Professional avec Service

Pack 2 et supérieur ; Microsoft Windows XP Professional x64 et supérieur ; Microsoft Windows Server 2003 et

supérieur ; Microsoft Windows Server 2003 x64 et supérieur ; Microsoft Windows Vista avec Service Pack 1 et

supérieur ; Microsoft Windows Vista x64 avec Service Pack 1 et tous les SP actuels, pour Microsoft Windows

Vista x64, Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows Server 2008, Microsoft Windows

Server 2008 x64 avec Service Pack 1et tous les SP actuels, pour Microsoft Windows Server 2008 x64,

Microsoft Windows Installer 4.5 doit être installé ; Microsoft Windows 7.

Configuration matérielle pour les systèmes Windows :

Processeur Intel Pentium III, 800 MHz minimum ;

15

K A S P E R S K Y A D M I N I S T R A T I O N KIT

256 Mo de mémoire vive ;

COMPOSITION DE L'APPLICATION

500 Mo d'espace disque disponible.

L'application Kaspersky Administration Kit se présente sous forme de trois composants principaux :

Le Serveur d'administration (ci-après, Serveur) est un entrepôt centralisé d'informations sur les applications

Kaspersky Lab installées sur le réseau local de la société et un outil efficace de gestion de ces applications.

L'Agent d'administration (ci-après, Agent) coordonne les interactions entre le Serveur d'administration et les

applications Kaspersky Lab installées sur un poste spécifique du réseau (lui-même un poste de travail ou un

serveur). Ce composant est unique pour toutes les applications Windows de la ligne de produits Kaspersky

Open Space Security. Il existe des versions de l'Agent d'administration spécifiques aux applications Kaspersky

Lab qui fonctionnent sur Novell ou Unix.

La Console d'administration (ci-après, Console) fournit l'interface utilisateur nécessaire pour les services

administratifs du Serveur et de l'Agent. Le module gestionnaire est conçu comme une extension MMC

(Microsoft Management Console). La Console d'administration permet de se connecter au Serveur

d'administration distant par Internet.

NOUVEAUTES

Modifications apportées dans la version 8.0 de Kaspersky Administration Kit. par rapport à la version 6.0 de Kaspersky

Administration Kit :

Mode d'installation simplifiée.

Possibilité d'afficher plusieurs comptes dans la tâche d'installation à distance.

Le fichier de distribution Microsoft SQL Express 2005 fait partie de l'application : son installation s'effectue

automatiquement dans le cas d'une sélection de l'installation standard.

Ajout de la possibilité de surveillance SNMP des paramètres généraux de la protection antivirus du réseau de

l'entreprise.

La possibilité de création du paquet autonome d'installation pour les applications de Kaspersky Lab est ajoutée.

L'interface utilisateur de l'application est remaniée considérablement : panneau des résultats, types de rapports,

volets d'informations.

Le mécanisme de collecte des informations sur les applications installées sur les postes clients est ajouté

(registre des applications) (cf. section "Registre des applications" à la page 312).

Le système des privilèges d'accès est remanié et élargi.

Ajout du support des technologies Microsoft NAP.

Ajout de la possibilité de permutation des clients nomades entre les Serveurs d'administration.

Elargissement des critères de permutation des clients entre les stratégies mobiles et normales.

Les possibilités de déplacement automatique des ordinateurs dans les groupes d'administration sont élargies

(cf. section "Règles générales de déplacement des ordinateurs" à la page 55).

La possibilité de création des groupes d'administration à la base de la structure Active Directory est ajoutée (cf.

section "Structure des groupes sur la base d'Active Directory" à la page 72).

16

M A N UE L DE R É F É R E N C E

Les nouveaux rapports sont ajoutés, maintenant il est possible d'ajouter vos propres systèmes de compte,

l'information, affichée dans les rapports, est élargie (cf. section "Rapports et notifications" à la page 202).

Ajout de la possibilité d'exporter les rapports dans les fichiers en format PDF et XML (Microsoft Excel).

Ajout de la possibilité de collecter des données détaillées lors d'une construction de rapports généraux.

Réalisation du mécanisme de mise en cache des informations pour la construction des rapports généraux, qui

contiennent les données des Serveurs d'administration secondaires.

Le support de deux ensembles des colonnes dans la Console d'administration est ajouté, ainsi que l'ensemble

des colonnes est élargie.

Les nouveaux colonnes pour la liste des ordinateurs sont ajoutées : "Redémarrage", "Description de l'état",

"Version de l'Agent d'administration", "Version de la protection", "Version des bases", "Heure de l'activation".

Les nouveaux critères sont ajoutés, à l'aide desquels les états des ordinateurs sont formés (cf. section "Etats

des ordinateurs, des tâches et des stratégies" à la page 362).

Les nouveaux sélections d'ordinateurs, formés par défaut, sont ajoutées ; la possibilité de création des

sélections d'ordinateurs à l'aide des données des Serveurs d'administration secondaires est ajoutée (cf. section

"Sélections d'ordinateurs" à la page 248).

La possibilité de gestion de la liste des notes de l'administrateur est ajoutée (cf. section "Affichage

d'informations sur le système du poste client" à la page 162).

La possibilité de visionnage des sessions et des contactes d'utilisateurs disponibles sur l'ordinateur est ajoutée

(cf. section "Affichage d'informations sur le système du poste client" à la page 162).

L'interface graphique pour l'utilitaire de sauvegarde et de restauration des données est ajoutée (cf. section

"Sauvegarde des données du Serveur d'administration" à la page 340).

Les fichiers des stratégies et des tâches de groupes se propagent à l'aide d'une diffusion IP multiadresse (cf.

section "Constitution de la liste des agents de mise à jour et leur configuration" à la page 290).

Le paramètre Wake On Lan est en accès libre pour les postes clients situés dans les sous-réseaux et différents

du sous-réseau du serveur d'administration, et dans le cas du lancement manuel de la tâche (cf. section

"Allumer le poste client" à la page 172).

Vous pouvez définir les paramètres de redémarrage pour les postes clients dans les configurations de la tâche

d'installation à distance.

Le mécanisme de restriction du nombre des notifications envoyées en unité de temps est modifié : maintenant

les restrictions sont comptées d'un air indépendant pour chaque type d'événements (cf. section "Limite de

notifications" à la page 230).

La possibilité de recherche de groupes et de Serveurs d'administration secondaires selon la hiérarchie des

serveurs est ajoutée (cf. section "Recherche" à la page 327).

Elargissement des statistiques des agents de mises à jour.

La tâche de suppression des applications étrangères permet maintenant de supprimer plusieurs applications à

la fois.

Elaboration de l'utilitaire de préparation de l'installation à distance des ordinateurs.

Réalisation du mécanisme d'obtention des mises à jour nécessaires à l'application directement après la création

de son paquet d'installation.

Lors de l'obtention des mises à jour, les applications déjà connectées aux Serveurs d'administration secondaires

sont prises en compte.

17

K A S P E R S K Y A D M I N I S T R A T I O N KIT

Instauration du classement des erreurs possibles du sous-système de l'installation à distance de l'application,

ajout des conseils de résolution des problèmes types.

Ajout du mécanisme d'application automatique des mises à jour des modules pour les composants du système

d'administration.

18

DÉMARRER L'APPLICATION

Pour ouvrir l'application,

choisissez le point Kaspersky Administration Kit du groupe de programme Kaspersky Administration Kit du

menu standard Démarrer Applications. Ce groupe de programmes est créé uniquement sur les postes

administrateurs pendant l'installation de la Console d'administration.

19

DANS CETTE SECTION

Etape 1. Ajout d'une licence ............................................................................................................................................ 19

Etape 2. Sondage de réseau ................................ ................................ ........................................................................... 22

Etape 3. Configuration des paramètres de notification .................................................................................................... 23

Etape 4. Configuration du système de protection antivirus.............................................................................................. 23

Etape 5. Téléchargement des mises à jour ..................................................................................................................... 25

Etape 6. Fin de l'Assistant ............................................................................................................................................... 26

ASSISTANT DE CONFIGURATION INITIALE

L'Assistant permet de réaliser la configuration des paramètres minimum indispensables à la création d'un système

d'administration centralisée de la protection contre les virus.

L'Assistant s'ouvre pour la première fois après la connexion au Serveur d'administration.

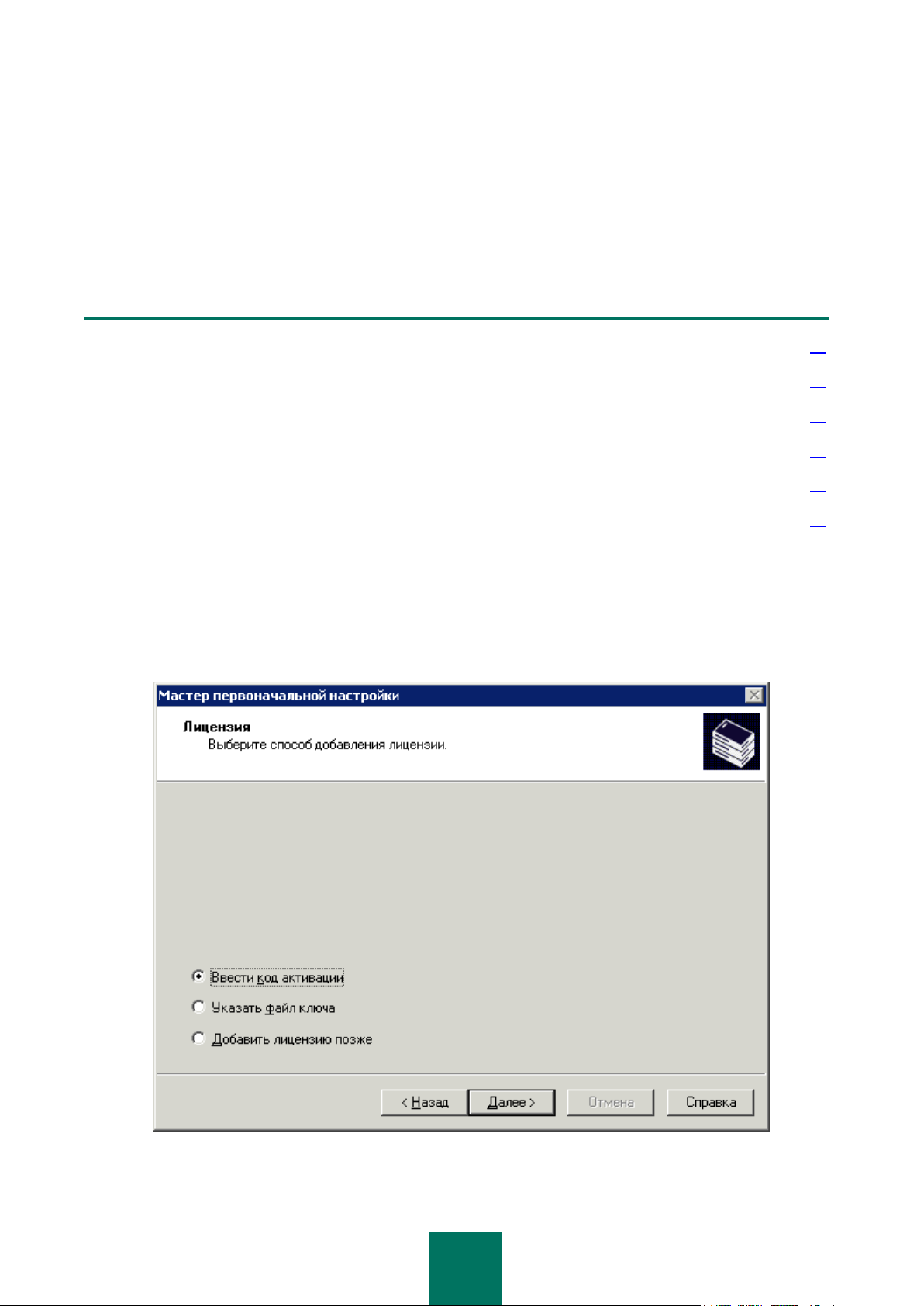

ETAPE 1. AJOUT D'UNE LICENCE

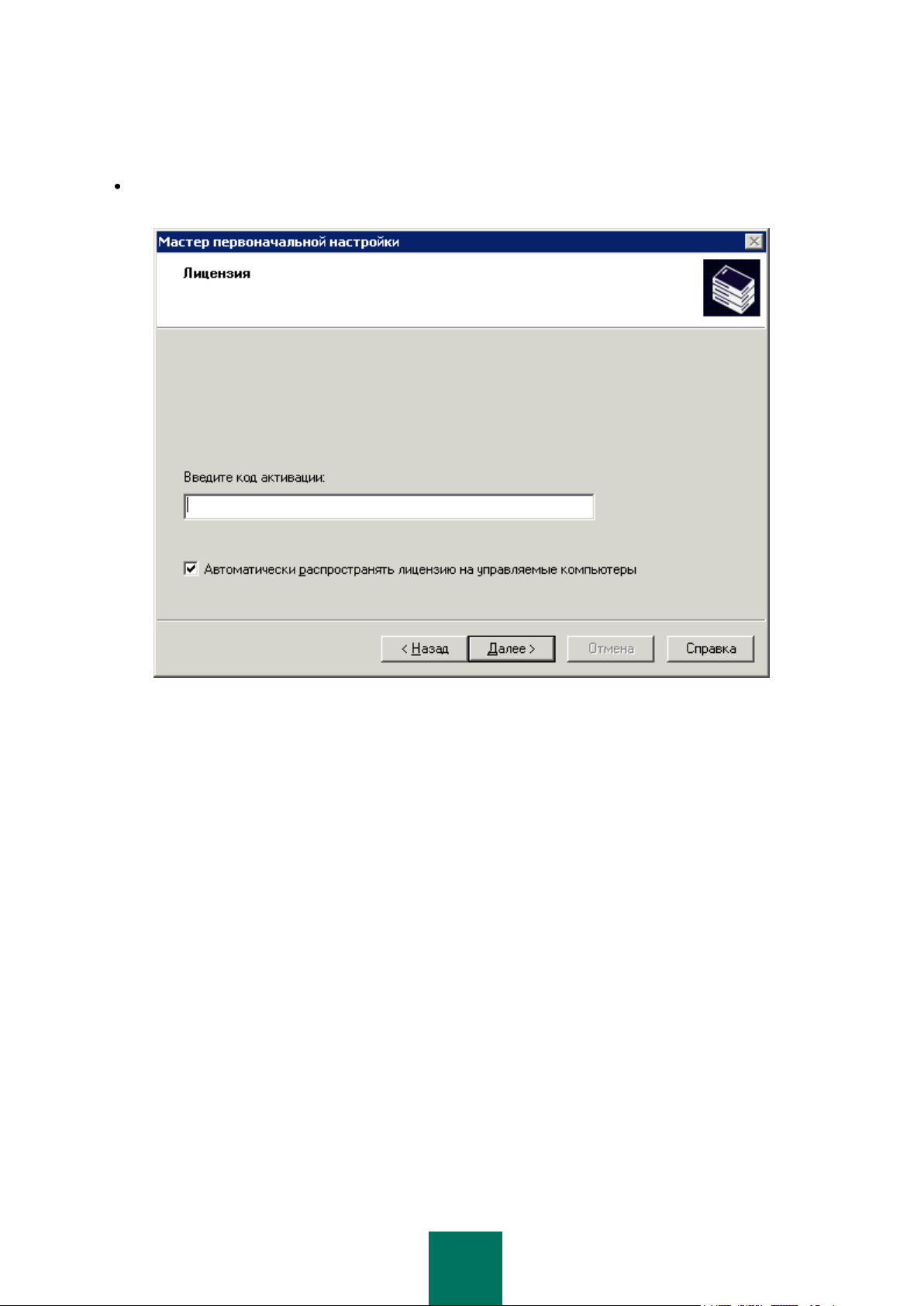

Cette étape vous permet de sélectionner le mode d'ajout d'une licence (cf. ill. ci-après) pour les applications que

l'administrateur va administrer à l'aide de Kaspersky Administration Kit.

Illustration 1. Sélection du mode d'ajout d'une licence

20

M A N UE L DE R É F É R E N C E

Sélectionnez un des modes d'ajout d'une licence :

Saisir le code d'activation : on vous proposera de saisir le code reçu lors de l'achat de la version commerciale

de l'application (cf. ill. ci-après).

Illustration 2. Insertion du code d'activation

Si vous voulez diffuser automatiquement la licence sur les ordinateurs dans les groupes d'administration,

cochez la case dans le champ homonyme.

21

A S S I S T A N T D E C O N F I G U R A T I O N I N I T I A L E

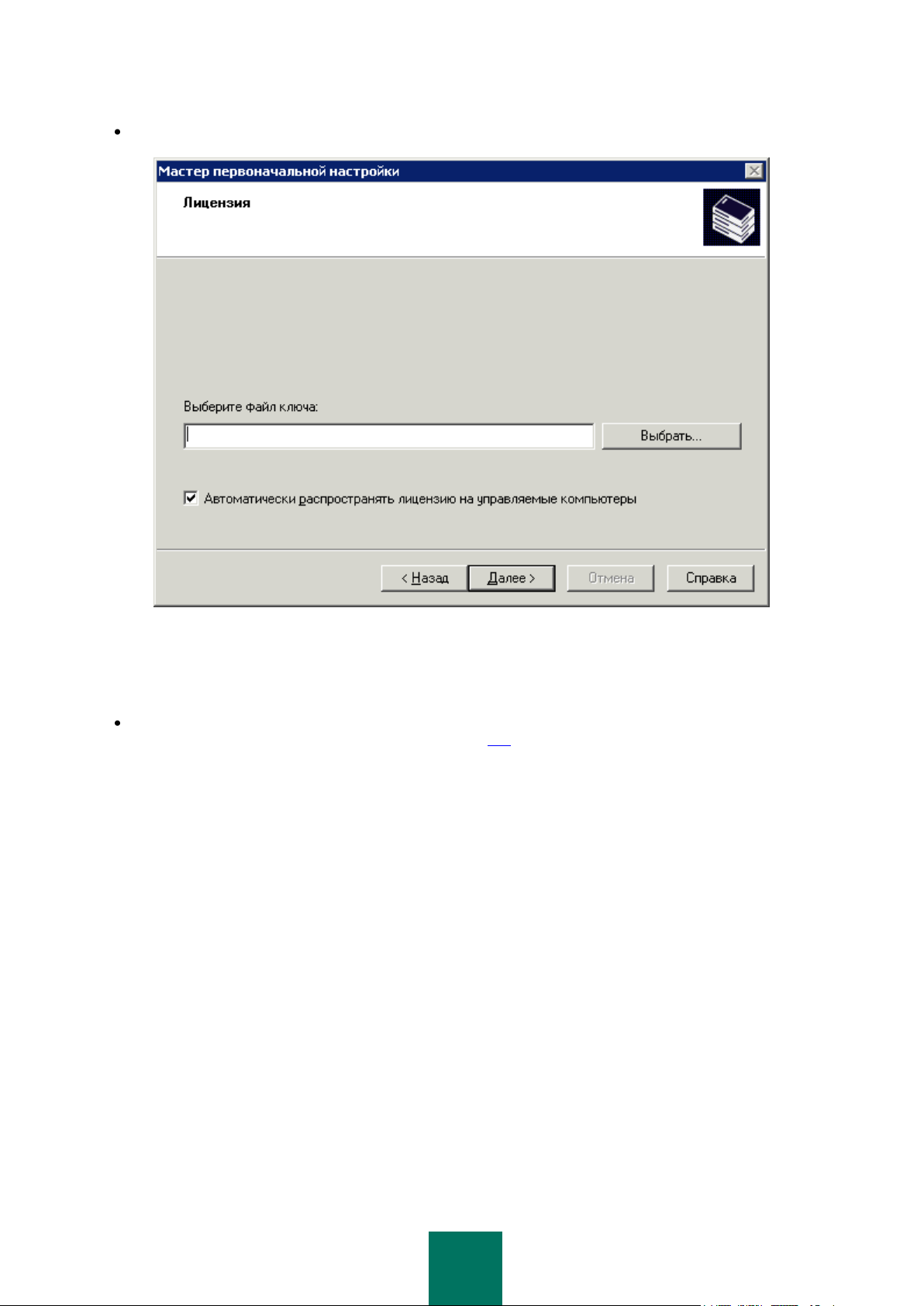

Indiquer le fichier de licence : on vous proposera d'indiquer le fichier de licence (cf. ill. ci-après).

Illustration 3. Sélection du fichier de licence

Si vous voulez diffuser automatiquement la licence sur les ordinateurs dans les groupes d'administration,

cochez la case dans le champ homonyme.

Ajouter une licence plus tard. La licence peut être installée plus tard à l'aide de la tâche d'installation d'une

licence (cf. section "Installation d'une licence" à la page 301).

22

M A N UE L DE R É F É R E N C E

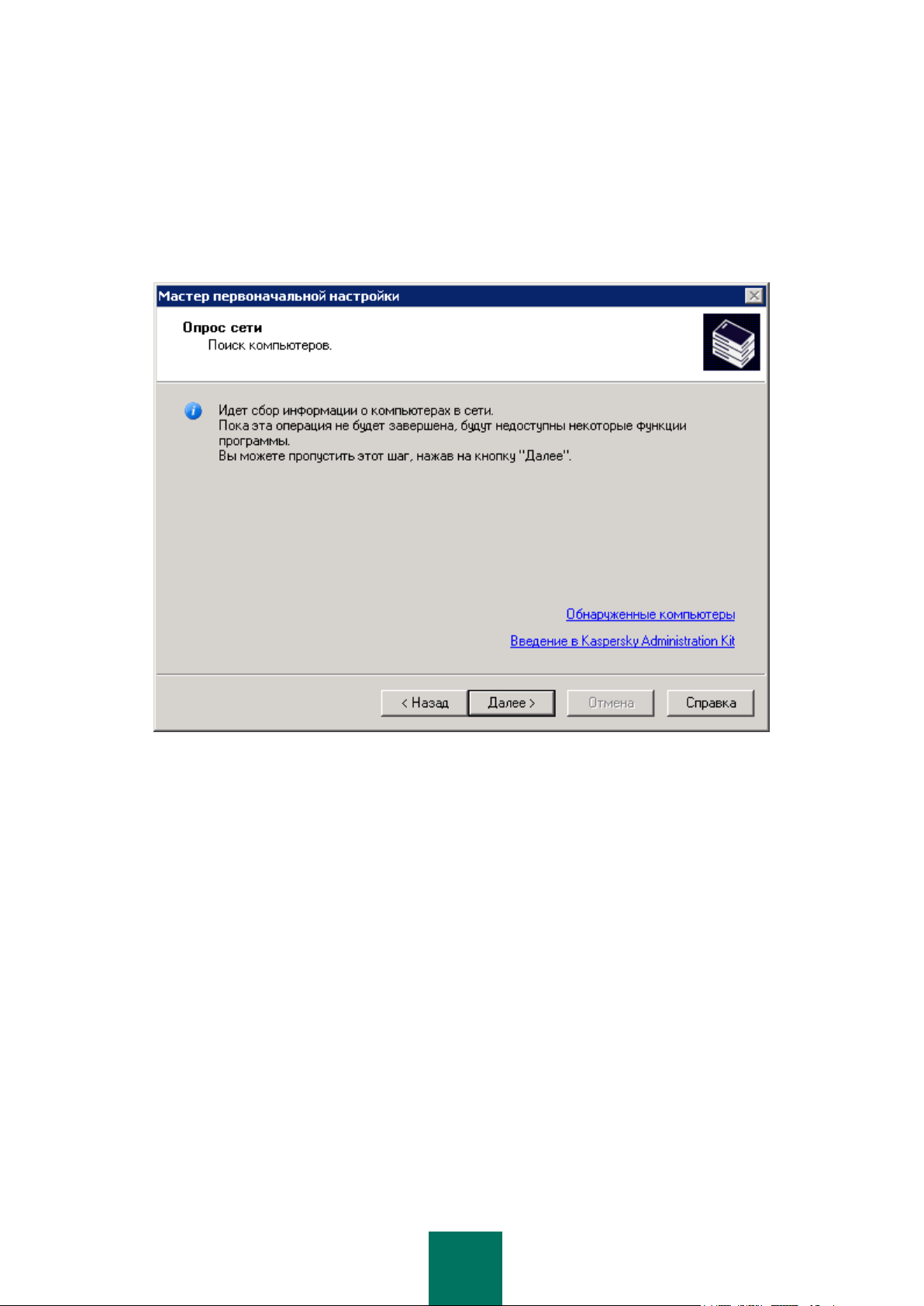

ETAPE 2. SONDAGE DE RESEAU

C'est pendant cette première étape qu'intervient le sondage du réseau et l'identification des ordinateurs (cf. ill. ci-après).

Après le sondage, le groupe de service Ordinateurs non définis est créé, ainsi que la structure des dossiers Domaines,

Active Directory et Plages IP qui en font partie. Les informations récupérées seront utilisées pour la création automatique

du groupe d'administration.

Illustration 4. Fenêtre de l'Assistant de démarrage rapide. Sondage du réseau

Pour afficher la structure du réseau d'ordinateurs, utilisez le lien Ordinateurs découverts. Grâce au lien Introduction à

Kaspersky Administration Kit, vous pouvez découvrir les principales fonctions de Kaspersky Administration Kit.

23

A S S I S T A N T D E C O N F I G U R A T I O N I N I T I A L E

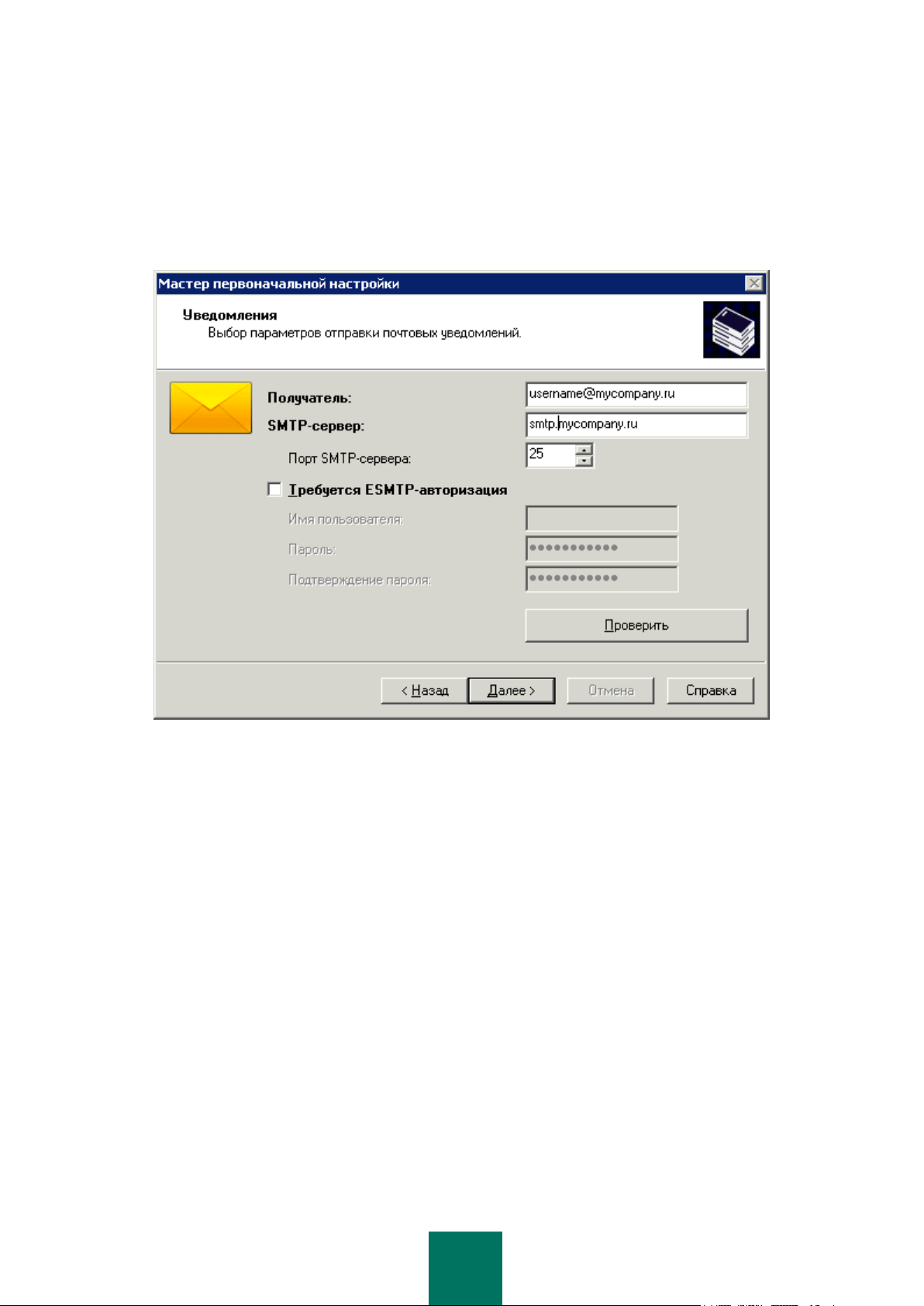

ETAPE 3. CONFIGURATION DES PARAMETRES DE

NOTIFICATION

Lors de l'étape suivante, il faut définir les paramètres d'envoi des notifications via courrier électronique pour les

événements enregistrés lors du fonctionnement des applications de la société.

Illustration 5. Configuration des paramètres de diffusion des notifications

Si l'autorisation ESMTP est utilisée, cochez la case en regard de Autorisation ESMTP requise et remplissez les

champs Nom d'utilisateur, Mot de passe et Confirmation du mot de passe. Ces paramètres seront utilisés comme

paramètres par défaut pour les stratégies d'applications.

Pour vérifier les paramètres établis, cliquez sur le bouton Analyser. Cette action entraîne l'ouverture de la fenêtre d'envoi

d'une notification d'essai. En cas d'erreur, des informations détaillées seront fournies.

ETAPE 4. CONFIGURATION DU SYSTEME DE PROTECTION

ANTIVIRUS

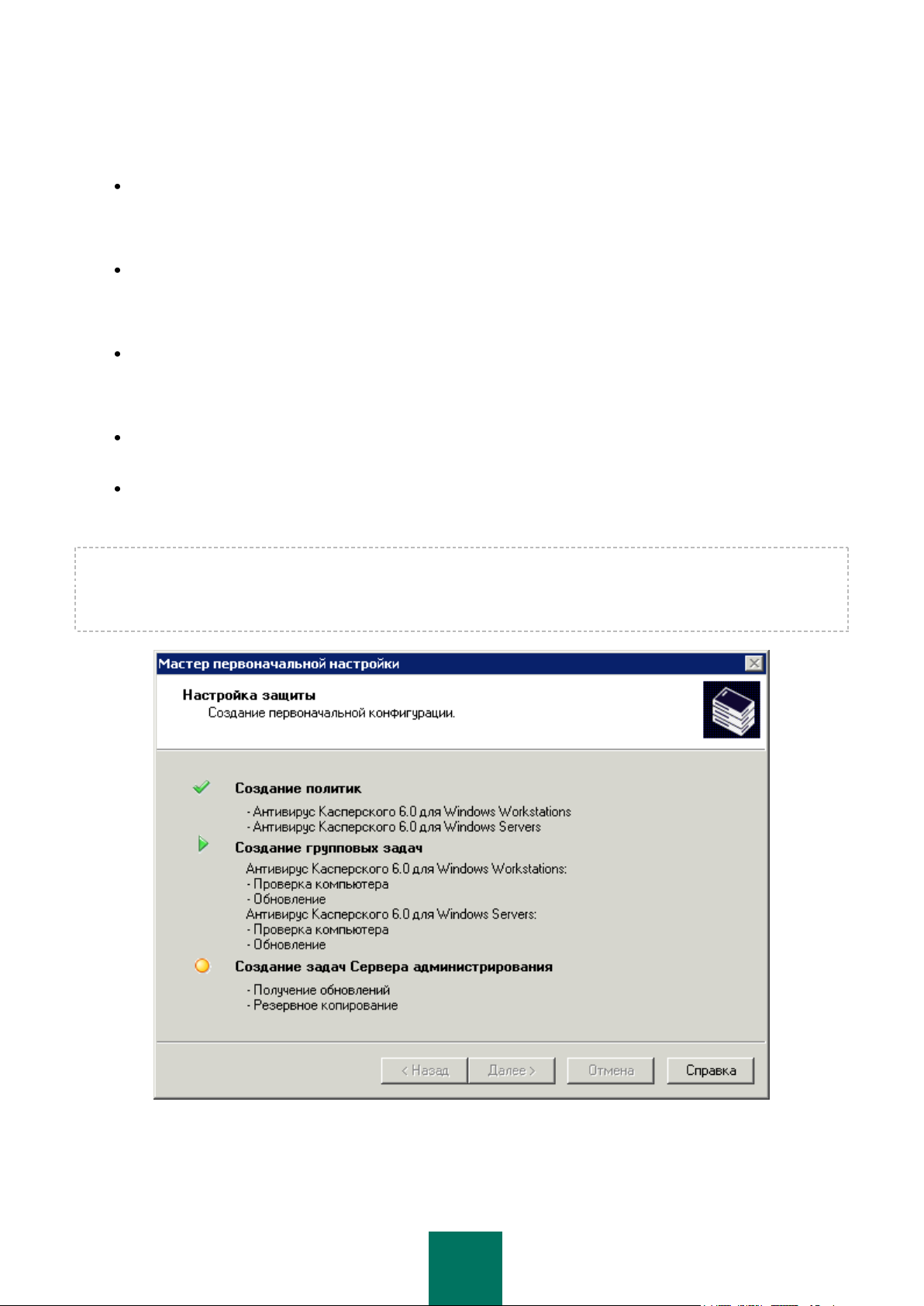

Cette étape correspond à la configuration du système de protection antivirus (cf. ill. ci-après).

L'Assistant de démarrage rapide construit un système de protection antivirus pour les clients du groupe d'administration à

l'aide de Kaspersky Anti-Virus pour Windows Workstations version 6.0 MP4. Dans ce cas, le Serveur d'administration

crée une stratégie et définit un ensemble minimum de tâches pour le niveau supérieur de la hiérarchie de Kaspersky

Anti-Virus pour Windows Workstations version 6.0 MP4. Il configure également une tâche pour récupérer les mises à jour

et réaliser une copie de sauvegarde.

24

M A N UE L DE R É F É R E N C E

Les objets créés par l'Assistant apparaissent dans l'arborescence de la console :

les stratégies pour les applications Kaspersky Anti-Virus for Windows Workstations et Kaspersky Anti-Virus for

Windows Servers version 6.0 MP4 : dans le dossier Stratégies du groupe Ordinateurs administrés portant les

noms Stratégie de protection – workstations et Stratégie de protection – serveurs et les paramètres par

défaut ;

les tâches de mise à jour des bases pour les applications Kaspersky Anti-Virus for Windows Workstations et

Kaspersky Anti-Virus for Windows Servers version 6.0 MP4 : dans le dossier Tâches de groupe du groupe

Ordinateurs administrés portant les noms Mise à jour - serveurs et Mise à jour - postes de travail et les

paramètres par défaut ;

les tâches d'analyse à la demande pour les applications Kaspersky Anti-Virus for Windows Workstations et

Kaspersky Anti-Virus for Windows Servers version 6.0 MP4 : dans le dossier Tâches de groupe du groupe

Ordinateurs administrés portant les noms Recherche de virus – postes de travail et Recherche de virus –

serveurs et les paramètres par défaut ;

le téléchargement des mises à jour dans le stockage : dans le dossierTâches de Kaspersky Administration

Kit avec le nom Téléchargement des mises à jour dans le référentiel et des paramètres par défaut ;

la tâche de copie de sauvegarde des données du serveur d'administration, dans le dossier Tâches de

Kaspersky Administration Kit portant le nom Sauvegarde des données du Serveur d'administration et les

paramètres par défaut.

Les stratégies de Kaspersky Anti-Virus for Windows Workstations version 6.0 MP4 ne sont pas créées si une stratégie

pour cette application existe déjà dans le dossier Ordinateurs administrés. Si des tâches de groupe pour le groupe

Ordinateurs administrés et Téléchargement des mises à jour dans le référentiel avec ces noms sont déjà créées,

elles ne pourront pas non plus être créées.

Illustration 6. Configuration du système de protection antivirus

La fenêtre de l'Assistant montre la progression de la création des tâches et des stratégies. En cas d'erreur, le message

de circonstance sera affiché.

25

A S S I S T A N T D E C O N F I G U R A T I O N I N I T I A L E

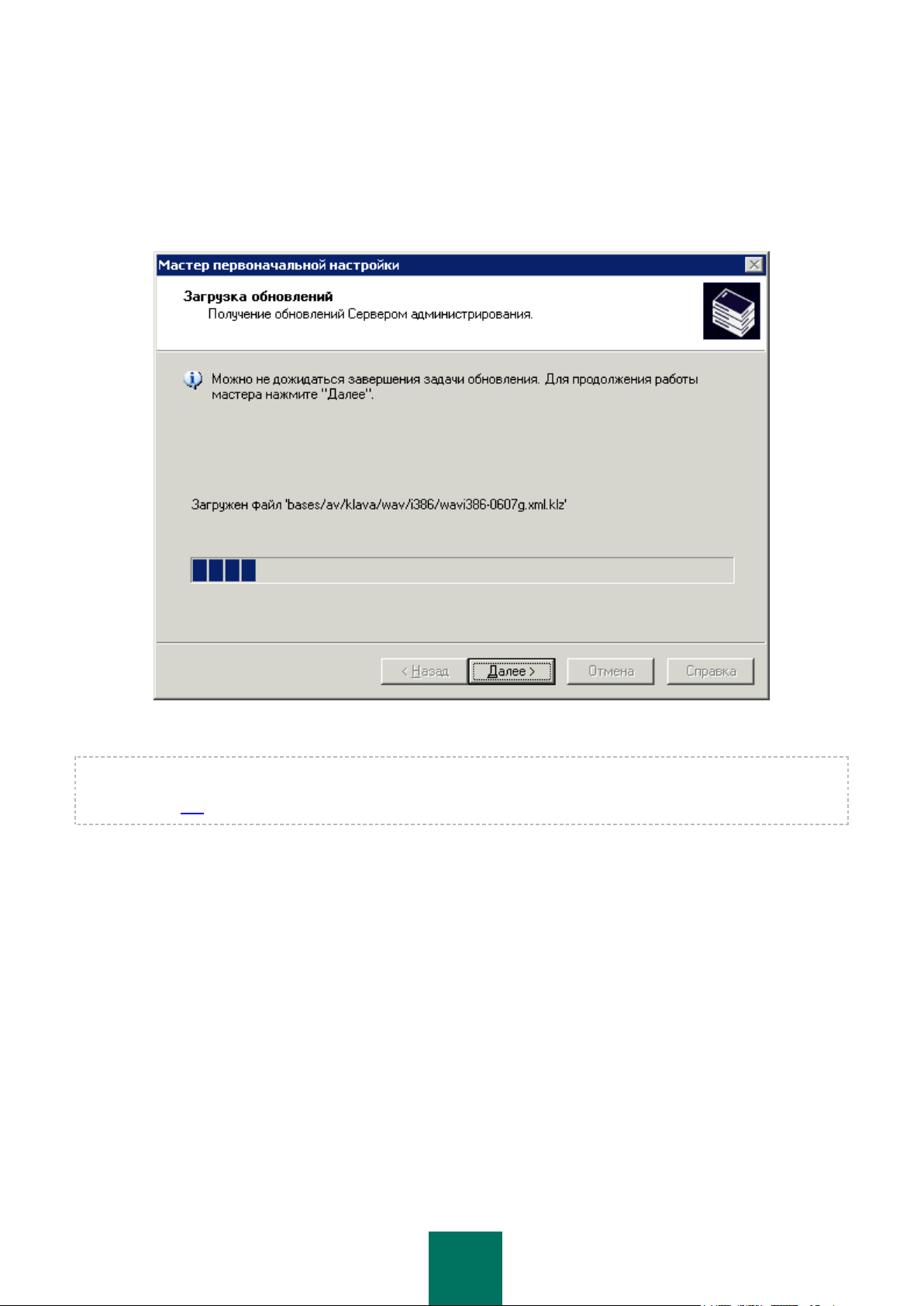

ETAPE 5. TELECHARGEMENT DES MISES A JOUR

Cette étape correspond au lancement du téléchargement des mises à jour par le Serveur d'administration : la liste des

fichiers à télécharger est générée et ceux sont téléchargés (cf. ill. ci-après).

Illustration 7. Configuration du téléchargement des mises à jour

Il est possible de ne pas attendre la fin de la tâche de mise à jour. Les mises à jour poursuivront le téléchargement à

l'aide de la tâche Téléchargement des mises à jour dans le référentiel (cf. section "Définition du contenu des mises à

jour" à la page 280).

26

M A N UE L DE R É F É R E N C E

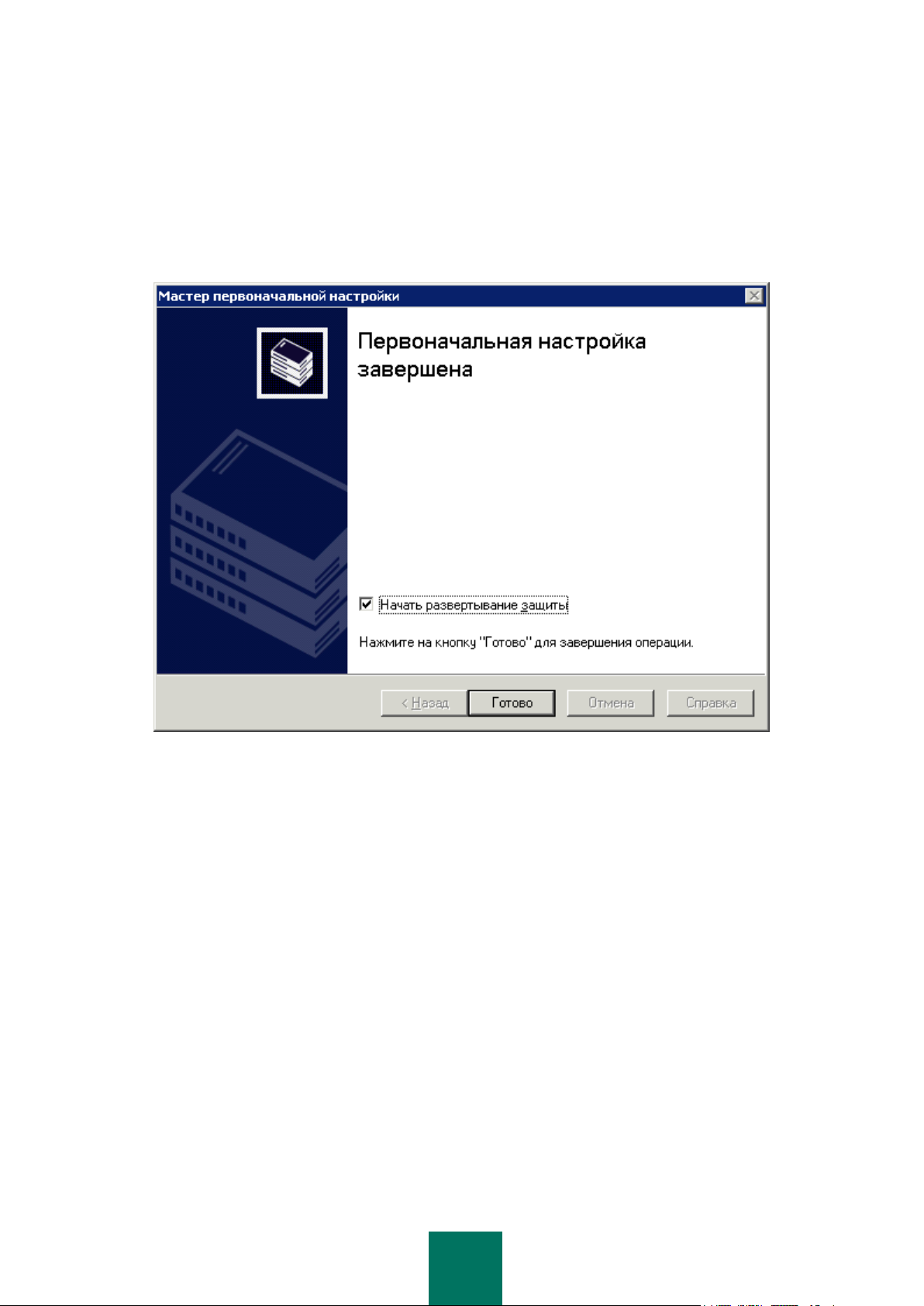

ETAPE 6. FIN DE L'ASSISTANT

A la fin de l'Assistant de configuration initiale, vous serez invité à commencer le déploiement de la protection. Vous

pouvez utiliser cet assistant pour installer l'Agent d'administration. Si vous ne souhaitez pas installer l'application

immédiatement après la fin de l'Assistant de configuration initiale, décochez la case Débuter le déploiement de la

protection (cf. ill. ci-après).

Illustration 8. Fin de l'Assistant de configuration initiale

Pour en savoir plus sur l'Assistant de déploiement, consultez le manuel de déploiement.

27

DANS CETTE SECTION

Connexion au Serveur d'administration ........................................................................................................................... 27

Utilitaire de sélection du compte du service du Serveur d'administration (klsrvswch) ..................................................... 30

Déconnexion du Serveur ................................................................................................................................................. 31

Permutation entre les Serveurs ....................................................................................................................................... 31

Ajout d'un Serveur à l'arborescence de la console .......................................................................................................... 32

Affectation des droits pour travailler avec le Serveur....................................................................................................... 32

Suppression d'un Serveur de l'arborescence de console ................................................................................................ 34

Affichage et modification des paramètres du Serveur d'administration ........................................................................... 35

Serveurs d'administration secondaires ............................................................................................................................ 62

Connexion au Serveur d'administration via Internet ........................................................................................................ 65

ADMINISTRATION DES SERVEURS D'ADMINISTRATION

Le Serveur d'administration est un ordinateur sur lequel est installé le composant Serveur d'administration. Il peut

exister plusieurs Serveurs de ce genre dans le réseau d'une entreprise. Les opérations suivantes sont possibles avec les

Serveurs d'administration :

connexion/déconnexion ;

ajout/suppression de l'arborescence de console ;

connexion à un autre Serveur d'administration ;

construction de la hiérarchie des Serveurs d'administration ;

création et configuration des tâches de diffusion des rapports, de mise à jour et de copie de sauvegarde.

CONNEXION AU SERVEUR D'ADMINISTRATION

Pour se connecter au Serveur d'administration, procédez comme suit :

Dans l'arborescence de la console sélectionnez l'entréecorrespondant au Serveur d'administratio nécessaire.

Une tentative de connexion au Serveur d'administration est réalisée. S'il existe plusieurs Serveurs d'administration sur

votre réseau, le programme se connectera au dernier Serveur utilisé lors d'une session précédente de Kaspersky

Administration Kit. Lors du premier démarrage, l'application suppose que le Serveur d'administration et la Console

d'administration se trouvent sur le même ordinateur. Par conséquent, le programme essayera d'établir une connexion

avec celui-ci.

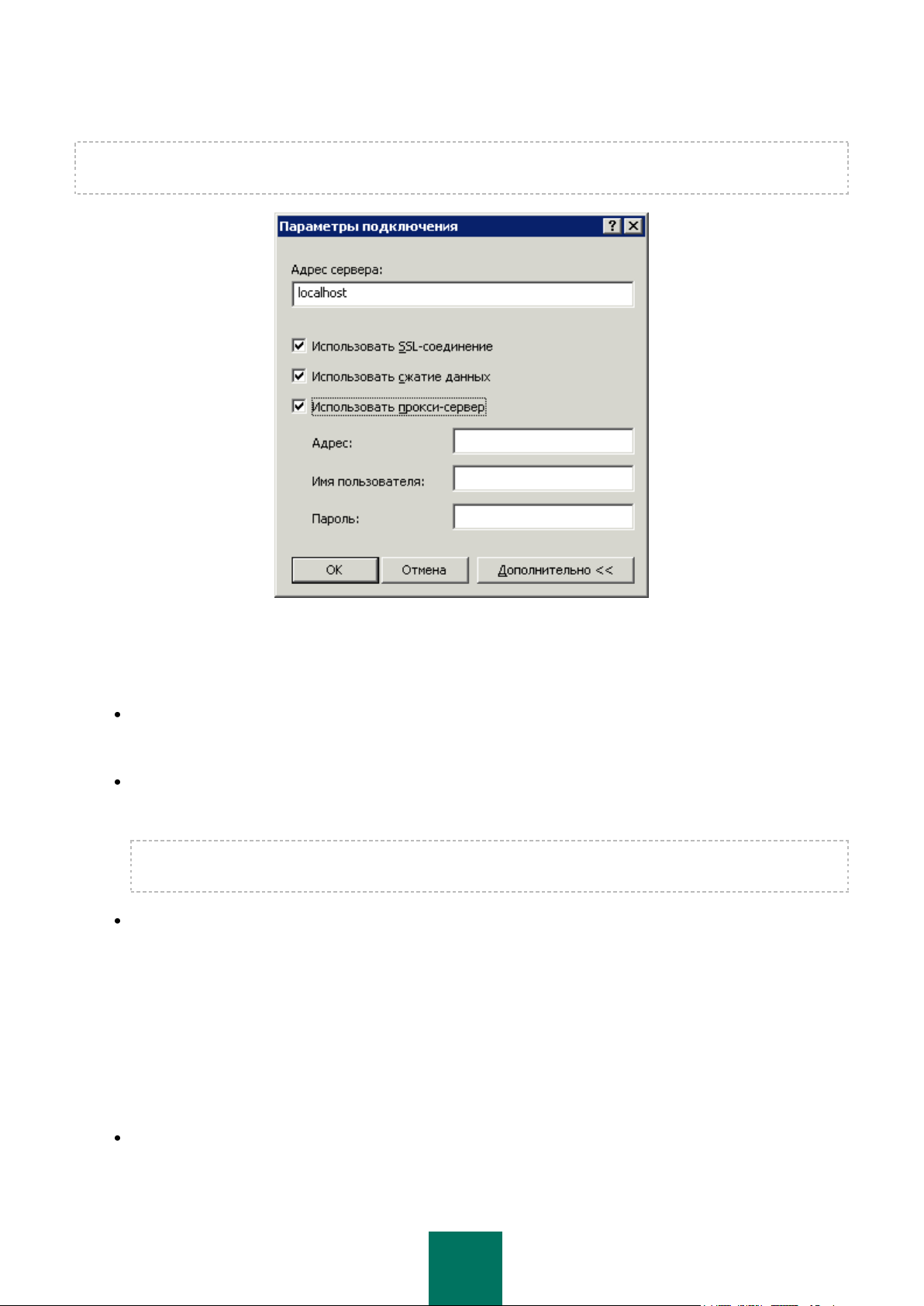

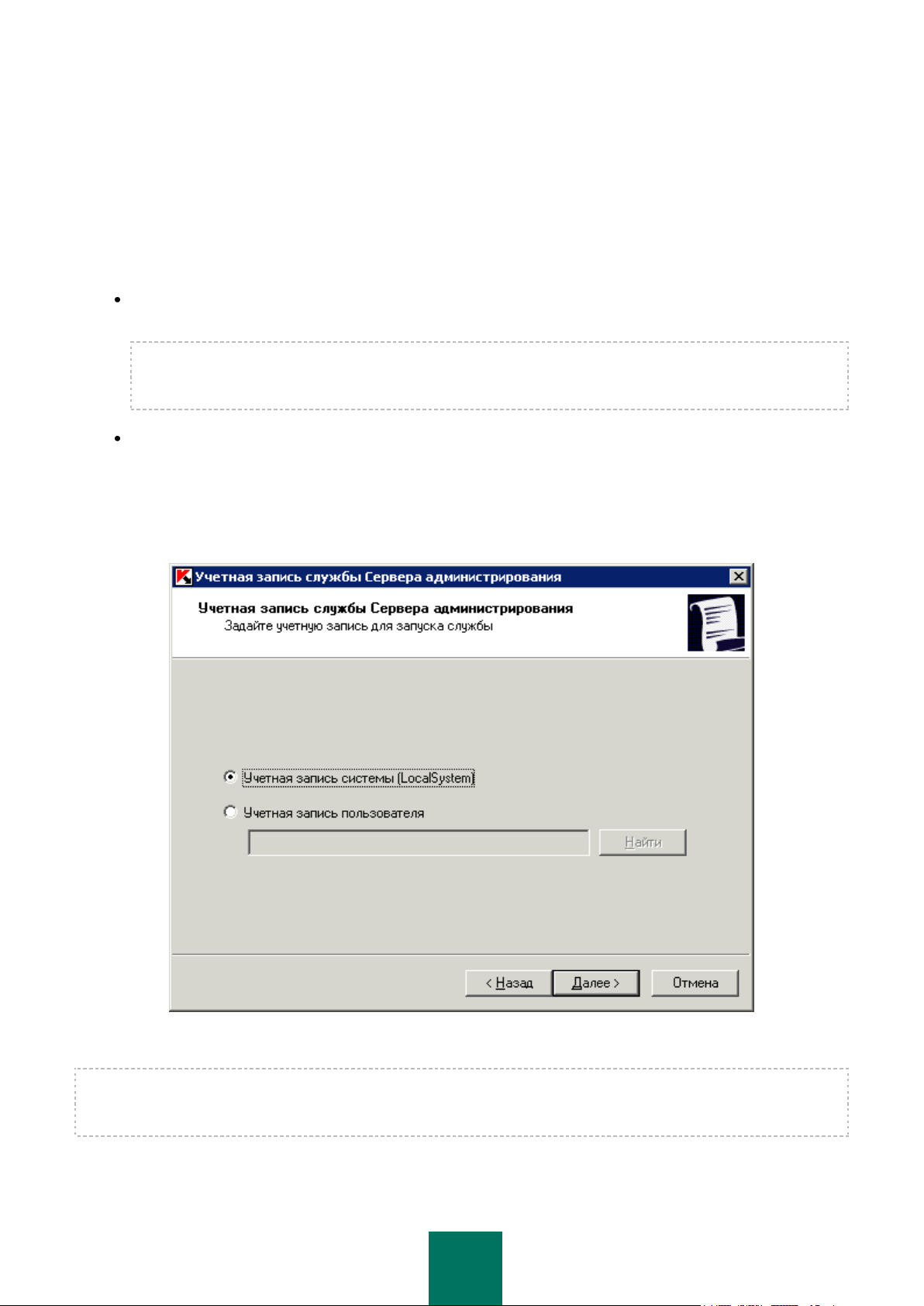

Si le Serveur est introuvable, il faut indiquer le nom de Serveur manuellement dans la boîte de dialogue Paramètres de

connexion (cf. ill. ci-après). Dans la zone Adresse du serveur indiquez l'adresse du Serveur indispensable. Vous

pouvez indiquer l'adresse IP ou le nom de l'ordinateur dans le réseau Windows.

28

M A N UE L DE R É F É R E N C E

Pour vous connecter au serveur d'administration à travers un port différent du port par défaut, indiquez, dans le champ

Adresse du serveur la valeur au format <Nom du serveur>:<Port>.

Illustration 9. Etablissement de la connexion au Serveur d'administration

En cliquant sur le bouton Avancé, vous pouvez pour afficher ou masquer les paramètres avancés de connexion

suivants :

Utiliser la connexion SSL. Cochez cette case pour échanger des données entre le Serveur d'administration et

la Console d'administration via le protocole SSL. Enlevez la coche si vous ne voulez pas communiquer par SSL.

Cependant, ceci pourrait compromettre la protection contre l'interception et la modification des données.

Utiliser la compression de données. Cochez cette case pour accélérer la vitesse de transfert des données

entre la Console d'administration et le Serveur grâce à la réduction du volume des données transmises et à la

diminution de la charge sur le Serveur d'administration.

L'activation de ce paramètre peut entraîner une augmentation de la charge sur le processeur central de

l'ordinateur où la Console d'administration est installée.

Utiliser le serveur proxy. Cochez cette case pour vous connecter au Serveur d'administration à travers un

proxy (cf. ill. ci-dessus). Dans le champ Adresse saisissez l'adresse pour la connexion au serveur proxy.

Remplissez les champs Nom d'utilisateur et Mot de passe si l'authentification est requise pour accéder au

serveur proxy.

Le système vérifie ensuite si l'utilisateur jouit des privilèges de connexion au Serveur d'administration et en cas

d'utilisation du mode de connexion SSL, la Console d'administration authentifie le Serveur d'administration avant de

contrôler les droits utilisateur.

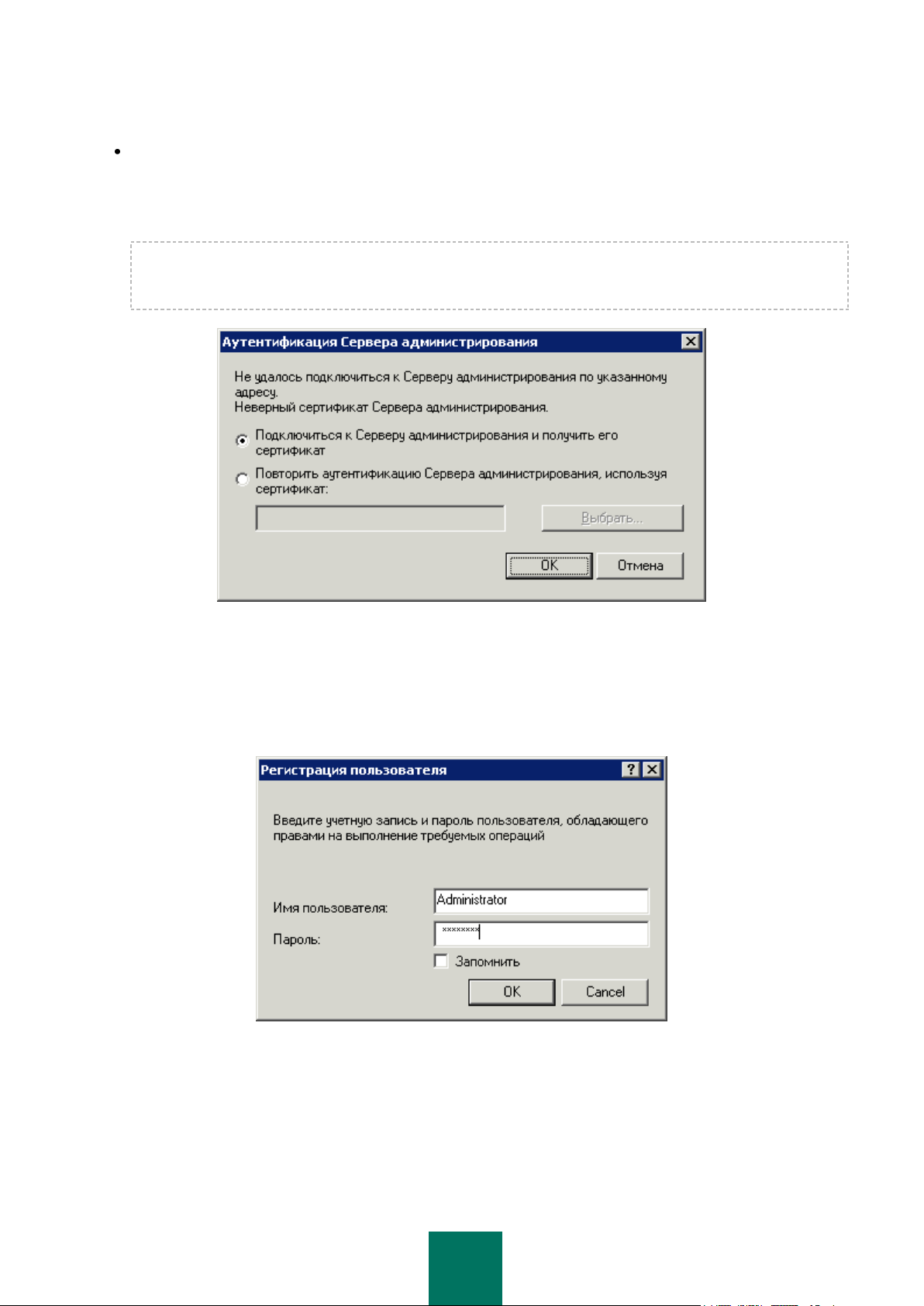

Si vous reliez au Serveur pour la première fois ou si le certificat du Serveur dans cette session diffère de votre copie

locale, le programme affiche une demande de connexion au Serveur et de réception d'un nouveau certificat (cf. ill. ci-

après). Vous avez le choix parmi les options suivantes :