Page 1

Kaspersky Small Office Security 2

Przewodnik instalacji

WERSJA APLIKACJI: 9.1

Page 2

2

Drogi Użytkowniku,

dziękujemy za wybranie naszego produktu. Mamy nadzieję, że ten podręcznik będzie pomocny podczas pracy i odpowie

na większość pytań.

Ostrzeżenie! Dokumentacja ta jest własnością Kaspersky Lab: wszystkie prawa do tego dokumentu są chronione przez

prawodawstwo Federacji Rosyjskiej i umowy międzynarodowe. Nielegalne kopiowanie i dystrybucja tego dokumentu lub

jego części będą skutkowały wszczęciem postępowania cywilnego, administracyjnego lub karnego i będą ścigane przez

prawo Federacji Rosyjskiej.

Kopiowanie, rozpowszechnianie - również w formie przekładu dowolnych materiałów - możliwe jest tylko po uzyskaniu

pisemnej zgody firmy Kaspersky Lab.

Podręcznik wraz z zawartością graficzną może być wykorzystany tylko do celów informacyjnych, niekomercyjnych

i indywidualnych użytkownika.

Dokument ten może zostać zmodyfikowany bez uprzedniego informowania. Najnowsza wersja podręcznika jest zawsze

dostępna na stronie http://www.kaspersky.pl.

Firma Kaspersky Lab nie ponosi odpowiedzialności za treść, jakość, aktualność i wiarygodność wykorzystywanych

w dokumencie materiałów, prawa do których zastrzeżone są przez inne podmioty, oraz za możliwe szkody związane

z wykorzystaniem tych materiałów.

Dokument zawiera nazwy stanowiące zastrzeżone znaki towarowe, prawa do których posiadają ich właściciele.

Data opublikowania: 24.11.2010

© 1997-2011 Kaspersky Lab ZAO. Wszelkie prawa zastrzeżone.

http://www.kaspersky.pl

http://support.kaspersky.com/pl

Page 3

3

SPIS TREŚCI

UMOWA LICENCYJNA UŻYTKOWNIKA KOŃCOWEGO FIRMY KASPERSKY LAB ................................................... 5

INFORMACJE O PODRĘCZNIKU ............................................................................................................................... 12

W tym dokumencie ................................................................................................................................................. 12

Oznaczenia stosowane w dokumencie ................................................................................................................... 13

DODATKOWE ŹRÓDŁA INFORMACJI ....................................................................................................................... 15

Źródła informacji dla samodzielnych badań ............................................................................................................ 15

Forum internetowe firmy Kaspersky Lab ................................................................................................................ 16

Kontakt z działem sprzedaży .................................................................................................................................. 16

Kontakt z zespołem tworzącym dokumentację ....................................................................................................... 16

KASPERSKY SMALL OFFICE SECURITY 2 ............................................................................................................... 17

WYMAGANIA SPRZĘTOWE I PROGRAMOWE ......................................................................................................... 18

INSTALOWANIE APLIKACJI ....................................................................................................................................... 20

Krok 1. Wyszukiwanie nowszej wersji aplikacji ....................................................................................................... 21

Krok 2. Weryfikowanie wymagań systemowych ..................................................................................................... 22

Krok 3. Wybierz typ instalacji .................................................................................................................................. 22

Krok 4. Przeglądanie treści umowy licencyjnej ....................................................................................................... 22

Krok 5. Kaspersky Security Network - Oświadczenie o Gromadzeniu Danych....................................................... 22

Krok 6. Wybieranie folderu docelowego ................................................................................................................. 23

Krok 7. Wyszukiwanie innych programów antywirusowych .................................................................................... 23

Krok 8. Wyłączanie zapory sieciowej Microsoft Windows ....................................................................................... 24

Krok 9. Przygotowywanie instalacji ......................................................................................................................... 24

Krok 10. Instalowanie ............................................................................................................................................. 24

Krok 11. Aktywowanie aplikacji ............................................................................................................................... 25

Krok 12. Weryfikacja danych .................................................................................................................................. 25

Krok 13. Finalizowanie procesu aktywacji .............................................................................................................. 25

Krok 14. Ograniczanie dostępu do aplikacji ............................................................................................................ 25

Krok 15. Wybieranie trybu ochrony ......................................................................................................................... 26

Krok 16. Konfigurowanie aktualizacji aplikacji ........................................................................................................ 27

Krok 17. Wybieranie wykrywanych zagrożeń ......................................................................................................... 27

Krok 18. Analiza systemu ....................................................................................................................................... 27

Krok 19. Kończenie działania Kreatora konfiguracji. ............................................................................................... 27

ROZWIĄZYWANIE PODSTAWOWYCH PROBLEMÓW ............................................................................................. 28

Jak aktualizować bazy danych i moduły aplikacji ................................................................................................... 28

Jak przeprowadzić skanowanie obszarów krytycznych komputera w poszukiwaniu wirusów ................................ 29

Jak przeprowadzić pełne skanowanie komputera w poszukiwaniu wirusów .......................................................... 29

Jak zdalnie sprawdzić stan ochrony biurowej sieci komputerowej .......................................................................... 30

Jak ograniczyć dostęp do ustawień Kaspersky Small Office Security .................................................................... 31

Jak przenieść ustawienia aplikacji na inny komputer .............................................................................................. 31

Co zrobić, gdy pojawiają się powiadomienia aplikacji ............................................................................................. 32

PRZYWRACANIE APLIKACJI ..................................................................................................................................... 33

Krok 1. Okno początkowe Kreatora instalacji ......................................................................................................... 33

Krok 2. Przywracanie aplikacji ................................................................................................................................ 33

Krok 3. Kończenie przywracania aplikacji ............................................................................................................... 33

Page 4

P R Z E W O D N I K I N S T A L A C J I

4

Krok 4. Konfigurowanie aplikacji po przywracaniu .................................................................................................. 34

DEZINSTALOWANIE APLIKACJI ................................................................................................................................ 35

Krok 1. Zapisywanie danych do ponownego użycia ............................................................................................... 35

Krok 2. Potwierdzenie usunięcia aplikacji ............................................................................................................... 36

Krok 3. Dezinstalowanie aplikacji. Kończenie dezinstalacji .................................................................................... 36

KONTAKT Z DZIAŁEM POMOCY TECHNICZNEJ ...................................................................................................... 37

Moje konto ................................................................................................ .............................................................. 37

Pomoc techniczna za pośrednictwem telefonu ....................................................................................................... 38

Tworzenie raportu o stanie systemu ....................................................................................................................... 38

Tworzenie pliku śledzenia....................................................................................................................................... 39

Wysyłanie plików danych ........................................................................................................................................ 39

Wykonywanie skryptu AVZ ..................................................................................................................................... 40

KASPERSKY LAB ........................................................................................................................................................ 42

INDEKS ........................................................................................................................................................................ 43

Page 5

5

UMOWA LICENCYJNA UŻYTKOWNIKA KOŃCOWEGO FIRMY KASPERSKY LAB

WAŻNA INFORMACJA PRAWNA DLA WSZYSTKICH UŻYTKOWNIKÓW: PRZED ROZPOCZĘCIEM

KORZYSTANIA Z OPROGRAMOWANIA NALEŻY UWAŻNIE PRZECZYTAĆ NINIEJSZĄ UMOWĘ

LICENCYJNĄ.

KLIKAJĄC PRZYCISK WYRAŻAM ZGODĘ NA UMOWIE LICENCYJNEJ LUB WPISUJĄC

ODPOWIEDNI(E) SYMBOL(E), UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE JEJ

WARUNKÓW I ZASAD. CZYNNOŚĆ TA JEST JEDNOZNACZNA ZE ZŁOŻENIEM PODPISU A

UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE NINIEJSZEJ UMOWY, KTÓREJ STAJE SIĘ

STRONĄ ORAZ WYRAŻA ZGODĘ NA EGZEKWOWANIE JEJ POSTANOWIEŃ W SPOSÓB

OBOWIĄZUJĄCY W PRZYPADKU WSZELKICH WYNEGOCJOWANYCH, PISEMNYCH UMÓW

PODPISANYCH PRZEZ UŻYTKOWNIKA. JEŻELI UŻYTKOWNIK NIE WYRAŻA ZGODY NA WSZYSTKIE

LUB NIEKTÓRE ZASADY I WARUNKI NINIEJSZEJ UMOWY, POWINIEN PRZERWAĆ INSTALACJĘ

OPROGRAMOWANIA I ZREZYGNOWAĆ Z INSTALACJI.

JEŚLI UMOWA LICENCYJNA LUB PODOBNY DOKUMENT JEST DOŁĄCZONY DO

OPROGRAMOWANIA, WARUNKI UŻYTKOWANIA OPROGRAMOWANIA ZDEFINIOWANE W TAKIM

DOKUMENCIE ZASTĘPUJĄ OBOWIĄZUJĄCĄ UMOWĘ UŻYTKOWNIKA KOŃCOWEGO.

PO KLIKNIĘCIU PRZYCISKU WYRAŻENIA ZGODY W OKNIE UMOWY LICENCYJNEJ LUB PO

WPISANIU ODPOWIEDNIEGO SYMBOLU/ODPOWIEDNICH SYMBOLI, UŻYTKOWNIK NABYWA PRAWO

DO KORZYSTANIA Z OPROGRAMOWANIA NA ZASADACH I WARUNKACH ZAWARTYCH W

NINIEJSZEJ UMOWIE.

1. Definicje

1.1. Oprogramowanie oznacza oprogramowanie, w tym Aktualizacje i powiązane materiały.

1.2. Posiadacz praw (posiadacz wszystkich praw, wyłącznych bądź innych praw do Oprogramowania)

oznacza firmę Kaspersky Lab ZAO, spółkę zarejestrowaną zgodnie z przepisami prawa obowiązującego na

terenie Federacji Rosyjskiej.

1.3. Komputer(y) oznacza(-ją) sprzęt komputerowy, w tym komputery osobiste, laptopy, stacje robocze,

palmtopy, telefony „smart phone", produkty kieszonkowe lub inne urządzenia elektroniczne, do których

przeznaczone jest Oprogramowanie, na których zostanie ono zainstalowane i/lub będzie użytkowane.

1.4. Użytkownik końcowy oznacza osobę(-y) fizyczną(-e) instalującą(-e) lub korzystającą(-e) w imieniu

własnym z legalnej kopii Oprogramowania; lub, jeżeli Oprogramowanie jest pobierane lub instalowane w

imieniu organizacji, np. pracodawcy, „Użytkownik" oznacza organizację, na potrzeby której Oprogramowanie

zostaje pobrane lub zainstalowane i niniejszym przyjmuje się, iż taka organizacja upoważniła osobę

przyjmującą warunki tej umowy do uczynienia tego w jej imieniu. Dla celów niniejszej umowy, termin

„organizacja", obejmuje, bez ograniczeń, każdą spółkę, spółkę z ograniczoną odpowiedzialnością,

korporację, stowarzyszenie, spółkę kapitałową, zarząd powierniczy, spółkę joint venture, organizację

pracowniczą, organizację nie posiadającą osobowości prawnej lub organizacje rządowe.

1.5. Partner(-rzy) oznacza(-ją) organizacje lub osoby fizyczne, zajmujące się dystrybucją Oprogramowania

w oparciu o licencję i umowę zawartą z Posiadaczem praw.

1.6. Aktualizacja(-e) oznacza(-ją) wszelkie ulepszenia, rewizje, poprawki do usterek programowych,

usprawnienia, naprawy, modyfikacje, kopie, dodatki lub zestawy konserwacyjne, itp.

1.7. Instrukcja użytkownika oznacza instrukcję użytkownika, przewodnik administratora, dokumentacja i

związane z nimi materiały objaśniające lub inne.

2. Przyznanie licencji

2.1. Użytkownik uzyskuje niewyłączną licencję na przechowywanie, pobieranie, instalację, uruchamianie i

wyświetlanie („użytkowanie") Oprogramowania na określonej liczbie komputerów w celu ochrony komputera

Użytkownika, na którym zainstalowane zostało Oprogramowanie przed zagrożeniami opisanymi w Instrukcji

użytkownika, zgodnie z wszelkimi wymogami technicznymi opisanymi w Instrukcji użytkownika i stosownie

do zasad i warunków niniejszej Umowy („Licencja"), a Użytkownik przyjmuje warunki niniejszej Licencji:

Page 6

P R Z E W O D N I K I N S T A L AC J I

6

Wersja próbna. Jeżeli użytkownik otrzymał, pobrał oraz/lub zainstalował wersję próbną Oprogramowania i

otrzymał niniejszym licencję ewaluacyjną na Oprogramowanie, jeżeli nie zostało to inaczej określone, może

wykorzystywać je wyłącznie w celach ewaluacyjnych i wyłącznie jednorazowo, w określonym przedziale

czasowym począwszy od dnia pierwszej instalacji. Wykorzystywanie Oprogramowania do innych celów lub w

okresie wykraczającym poza okres ewaluacji jest surowo wzbronione.

Oprogramowanie wielośrodowiskowe; Oprogramowanie wielojęzyczne; Podwójne nośniki oprogramowania;

Kopie zbiorowe; Pakiety. W przypadku Użytkowników korzystających z innych wersji Oprogramowania lub

innych wersji językowych Oprogramowania, posiadających Oprogramowanie na kilku nośnikach, w postaci

kopii zbiorowej bądź w pakiecie wraz z innym oprogramowaniem, całkowita ilość komputerów, na których

zainstalowane zostały wszystkie wersje Oprogramowania odpowiadać będzie liczbie komputerów

wymienionej w uzyskanej licencji, zakładając, że warunki licencjonowania nie stanowią inaczej, każda

uzyskana licencja uprawnia Użytkownika do zainstalowania i korzystania z Oprogramowania na takiej ilości

komputerów, jaka określona została w paragrafach 2.2 oraz 2.3.

2.2. Jeżeli Oprogramowanie zostało uzyskane na nośniku fizycznym, Użytkownik może z niego korzystać w

celu ochrony komputera(-ów) w liczbie określonej na opakowaniu.

2.3. Jeżeli Oprogramowanie zostało uzyskane w Internecie, Użytkownik może z niego korzystać w celu

ochrony komputerów w liczbie określonej podczas uzyskiwania Licencji na Oprogramowanie.

2.4. Użytkownik ma prawo do wykonania kopii oprogramowania wyłącznie w celu stworzenia kopii

zapasowej, która zastąpi legalnie posiadaną kopię na wypadek jej utraty, zniszczenia lub uszkodzenia

uniemożliwiającego jej użytkowanie. Kopii zapasowej nie wolno użytkować do innych celów i musi ona

zostać zniszczona po utracie przez Użytkownika prawa do użytkowania Oprogramowania lub po

wygaśnięciu bądź wycofaniu licencji Użytkownika z jakiegokolwiek powodu, stosownie do prawa

obowiązującego w kraju zamieszkania Użytkownika lub w kraju, w którym Użytkownik korzysta z

Oprogramowania.

2.5. Z chwilą aktywacji Oprogramowania lub po instalacji pliku klucza licencyjnego (z wyjątkiem jego wersji

próbnej), Użytkownik zyskuje prawo do otrzymywania następujących usług w okresie oznaczonym na

opakowaniu Oprogramowania (jeżeli Oprogramowanie zostało uzyskane na nośniku fizycznym) lub

zdefiniowanym podczas jego uzyskiwania (jeżeli Oprogramowanie zostało uzyskane w Internecie):

- Aktualizacje Oprogramowania poprzez Internet po opublikowaniu ich na stronie internetowej przez

Posiadacza praw lub w formie innych usług online. Wszelkie otrzymane przez Użytkownika Aktualizacje stają

się częścią Oprogramowania i mają wobec nich zastosowanie zasady i warunki niniejszej Umowy;

- Pomoc techniczna za pośrednictwem Internetu oraz telefonicznie w postaci infolinii Pomocy technicznej.

3. Aktywacja i okres obowiązywania

3.1. Od Użytkownika, który zmodyfikuje swój komputer lub wprowadzi zmiany do zainstalowanego na nim

oprogramowania innych dostawców, Posiadacz praw może wymagać przeprowadzenia ponownej aktywacji

Oprogramowania lub instalacji pliku klucza licencyjnego. Posiadacz praw zastrzega sobie prawo do

wykorzystania wszelkich środków oraz procedur weryfikacyjnych celem zweryfikowania wiarygodności

Licencji oraz/lub kopii Oprogramowania zainstalowanego oraz/lub wykorzystywanego na komputerze

Użytkownika.

3.2. Jeżeli Oprogramowanie zostało uzyskane na nośniku fizycznym, może ono być wykorzystywane, po

przyjęciu warunków niniejszej Umowy, w okresie oznaczonym na opakowaniu, począwszy od akceptacji

niniejszej Umowy.

3.3. Jeżeli Oprogramowanie zostało uzyskane w Internecie, może ono być wykorzystywane, po przyjęciu

warunków niniejszej Umowy, w okresie zdefiniowanym podczas uzyskiwania.

3.4. Użytkownik ma prawo do nieodpłatnego korzystania z wersji próbnej oprogramowania w sposób

określony w paragrafie 2.1 w pojedynczym okresie ewaluacji (30 dni) począwszy od momentu aktywacji

Oprogramowania na zasadach określonych niniejszą Umową zakładając, że wersja próbna nie upoważnia

Użytkownika do korzystania z Aktualizacji oraz Pomocy technicznej za pośrednictwem Internetu oraz

telefonicznej w postaci infolinii Pomocy technicznej.

3.5. Posiadana przez Użytkownika Licencja na korzystanie z Oprogramowania wydana zostaje na okres

zdefiniowany w paragrafie 3.2 lub 3.3 (odpowiednio), a ilość czasu pozostałą do zakończenia okresu

użytkowania można sprawdzić za pomocą środków opisanych w Instrukcji Użytkownika.

3.6. Jeśli Użytkownik uzyskał Oprogramowanie z zamiarem użytkowania na więcej niż jednym komputerze,

wtedy licencja Użytkownika na korzystanie z Oprogramowania jest ograniczona do czasu począwszy od daty

aktywacji Oprogramowania lub instalacji pliku klucza licencyjnego na pierwszym komputerze.

3.7. Nie naruszając wszelkich innych środków prawnych ani prawa equity, które mogą przysługiwać

Posiadaczowi praw, w przypadku złamania przez Użytkownika któregokolwiek z postanowień i warunków

Page 7

U M O W A L I C E N C Y J N A UŻ Y T K O W N I K A KO Ń C O W E G O F I R M Y K A S P E R S K Y

7

niniejszej Umowy, Posiadacz praw w każdej chwili i bez powiadomienia Użytkownika może wycofać

niniejszą Licencję, nie refundując ceny zakupu w całości ani w części.

3.8. Użytkownik wyraża zgodę na to, iż korzystając z Oprogramowania oraz wszelkich raportów lub

informacji od niego pochodzących, będzie przestrzegać wszystkich mających zastosowanie przepisów

prawa międzynarodowego, krajowego, stanowego, przepisów oraz praw lokalnych, w tym, bez ograniczeń,

prawa prywatności, praw autorskich, praw kontroli eksportu oraz prawa dotyczącego pornografii.

3.9. Z wyjątkiem okoliczności, w których postanowienia niniejszej Umowy stanowią inaczej, Użytkownik nie

ma prawa do przeniesienia nadanych mu z mocy niniejszej Umowy praw bądź wynikających z niej

zobowiązań.

4. Pomoc techniczna

4.1. Pomoc techniczna opisana w paragrafie 2.5 niniejszej Umowy zapewniana będzie Użytkownikowi po

zainstalowaniu najnowszej Aktualizacji Oprogramowania (z wyjątkiem wersji jego próbnej).

Pomoc techniczna: http://support.kaspersky.com

4.2. Dane dotyczące Użytkownika, umieszczone w Personal Cabinet/My Kaspersky Account, są dostępne

specjalistom pomocy technicznej jedynie w czasie udzielania pomocy na życzenie Użytkownika.

5. Gromadzenie informacji

5.1. Wyrażając zgodę na zasady i warunki niniejszej Umowy, Użytkownik zgadza się na dostarczanie

Posiadaczowi praw informacji o plikach wykonywalnych i ich sumach kontrolnych w celu udoskonalenia

zapewnianego Użytkownikowi poziomu ochrony.

5.2. Aby lepiej uświadomić sobie nowe zagrożenia i ich źródła oraz udoskonalić oferowany Użytkownikowi

poziom zabezpieczenia, Posiadacz praw, za zgodą Użytkownika wyrażoną w Oświadczeniu o Gromadzeniu

Danych Sieci Kaspersky Security Network, wyraźnie upoważnia go otrzymania tych informacji. Użytkownik

ma prawo dezaktywować usługę Kaspersky Security Network podczas instalacji. Również po zainstalowaniu,

Użytkownik może w każdej chwili aktywować i dezaktywować usługę Kaspersky Security Network na stronie

opcji Oprogramowania.

Użytkownik dodatkowo uznaje i wyraża zgodę na to, iż wszelkie informacje zgromadzone przez Posiadacza

praw mogą zostać wykorzystane do śledzenia oraz publikacji raportów o trendach w zakresie zagrożeń wg

wyłącznego uznania Posiadacza praw.

5.3. Oprogramowanie nie przetwarza żadnych danych pozwalających na identyfikację jednostki, nie łączy też

przetwarzania danych z żadnymi informacjami osobowymi.

5.4. Jeżeli Użytkownik nie życzy sobie, aby informacje zebrane przez Oprogramowanie zostały przesłane

Posiadaczowi praw, powinien on zrezygnować z aktywacji lub dezaktywować usługę Kaspersky Security

Network.

6. Ograniczenia

6.1. Użytkownik nie będzie emulować, klonować, wynajmować, użyczać, wypożyczać na zasadach leasingu,

odsprzedawać, modyfikować, dekompilować, poddawać inżynierii wstecznej lub demontażowi ani tworzyć

prac pochodnych w oparciu o Oprogramowanie lub jakąkolwiek jego część z wyjątkiem, kiedy jest to

dozwolone w postaci niezbywalnego prawa nadanego Użytkownikowi poprzez odpowiednie prawa,

Użytkownik nie sprowadzi też żadnej części Oprogramowania do postaci czytelnej dla człowieka, nie

przeniesie licencjonowanego Oprogramowania lub jego podzbioru, oraz nie zezwoli na to stronie trzeciej, z

wyjątkiem wypadków, kiedy niniejsze restrykcje są wyraźnie zakazane przez obowiązujące prawo. Ani kod

binarny Oprogramowania ani jego kod źródłowy nie mogą być wykorzystywane bądź poddawane inżynierii

wstecznej w celu stworzenia algorytmu programu, który jest zastrzeżony. Wszelkie prawa, które nie zostały

wyraźnie nadane na mocy niniejszej Umowy są zastrzeżone przez Posiadacza praw oraz/lub odpowiednio,

jego dostawców. Wszelkie przejawy nieautoryzowanego użycia Oprogramowania spowodują

natychmiastowe i automatyczne rozwiązanie niniejszej Umowy oraz odebranie nadanej w ramach umowy

Licencji, mogą również spowodować rozpoczęcie postępowania przeciwko Użytkownikowi z powództwa

cywilnego oraz/lub karnego.

6.2. Użytkownik nie dokona cesji swoich praw do korzystania z Oprogramowania na stronę trzecią.

6.3. Użytkownik nie udostępni stronom trzecim kodu aktywacyjnego ani/bądź pliku klucza licencyjnego, nie

zezwoli również stronom trzecim na korzystanie z kodu aktywacyjnego ani/bądź pliku klucza licencyjnego

stanowiących poufne dane będące własnością Posiadacza praw.

6.4. Użytkownik nie będzie wynajmował, użyczał ani wypożyczał Oprogramowania na zasadach leasingu

żadnej stronie trzeciej.

6.5. Użytkownik nie będzie wykorzystywał Oprogramowania do tworzenia danych lub oprogramowania

wykorzystywanego do wykrywania, blokowania lub usuwania zagrożeń opisanych w Instrukcji użytkownika.

Page 8

P R Z E W O D N I K I N S T A L AC J I

8

6.6. Klucz licencyjny Użytkownika może zostać zablokowany w wypadku złamania przez Użytkownika

któregokolwiek z postanowień i warunków niniejszej Umowy.

6.7. Użytkownikom korzystającym z próbnej wersji Oprogramowania nie przysługuje prawo do otrzymywania

Pomocy technicznej opisanej w paragrafie 4 niniejszej Umowy, a Użytkownik nie ma prawa do przekazania

licencji bądź scedowania praw do korzystania z Oprogramowania na jakąkolwiek stronę trzecią.

7. Ograniczona gwarancja i wyłączenie odpowiedzialności

7.1. Posiadacz praw gwarantuje, że Oprogramowanie w istotnym zakresie będzie zgodne ze specyfikacją

oraz opisem zawartym w Instrukcji użytkownika pod warunkiem, że ta ograniczona gwarancja nie będzie

miała zastosowania w następujących przypadkach: (w) niedobory w funkcjonalności komputera Użytkownika

i związane z tym naruszenia, za które Posiadacz praw wyraźnie zrzeka się wszelkiej odpowiedzialności

gwarancyjnej; (x) wadliwe działanie, uszkodzenia lub awarie powstałe na skutek nadużyć; wypadków;

zaniedbań; niewłaściwej instalacji, użytkowania lub konserwacji; kradzieży; wandalizmu; siły wyższej; aktów

terroryzmu; awarii lub przeciążenia sieci zasilania; ofiar; przeróbki, niedozwolonych modyfikacji lub napraw

przeprowadzonych przez jednostki inne, niż Posiadacz praw; lub jakiekolwiek inne działania stron trzecich

lub Użytkownika oraz z przyczyn będących poza zasięgiem wypływu Posiadacza praw; (y) wszelkie wady, o

których Użytkownik nie powiadomi Posiadacza praw w możliwie szybkim terminie od ich stwierdzenia; oraz

(z) niekompatybilność spowodowana sprzętem komputerowym oraz/lub elementami oprogramowania

zainstalowanego na komputerze Użytkownika.

7.2. Użytkownik oświadcza, akceptuje oraz zgadza się, iż żadne oprogramowanie nie jest wolne od błędów

oraz, że zalecane jest wykonywanie kopii zapasowych zawartości dysku komputera, z częstotliwością oraz o

niezawodności odpowiadającej Użytkownikowi.

7.3. Posiadacz praw nie udziela jakiejkolwiek gwarancji na to, że Oprogramowanie będzie funkcjonowało

poprawnie w przypadku pogwałcenia zasad opisanych w Instrukcji użytkownika lub w niniejszej Umowie.

7.4. Posiadacz praw nie gwarantuje, że Oprogramowanie będzie funkcjonowało poprawnie, jeżeli

Użytkownik nie będzie regularnie pobierał Aktualizacji opisanych w paragrafie 2.5 niniejszej Umowy.

7.5. Posiadacz praw nie gwarantuje ochrony przed zagrożeniami opisanymi w Instrukcji użytkownika po

upływie okresu zdefiniowanego w paragrafach 3.2 lub 3.3 niniejszej Umowy lub po wygaśnięciu Licencji na

korzystanie z Oprogramowania z jakiegokolwiek powodu.

7.6. OPROGRAMOWANIE UDOSTĘPNIONE JEST UŻYTKOWNIKOWI W STANIE „TAKIM, JAKIM JEST" A

POSIADACZ PRAW NIE SKŁADA JAKICHKOLWIEK OŚWIADCZEŃ ANI NIE UDZIELA ZAPEWNIEŃ CO

DO JEGO WYKORZYSTYWANIA LUB DZIAŁANIA. WYJĄWSZY WSZELKIE GWARANCJE, WARUNKI,

OŚWIADCZENIA LUB POSTANOWIENIA, KTÓRYCH NIE MOŻNA WYKLUCZYĆ LUB OGRANICZYĆ W

ŚWIETLE OBOWIĄZUJĄCEGO PRAWA, POSIADACZ PRAW I JEGO PARTNERZY NIE SKŁADAJĄ

ŻADNYCH ZAPEWNIEŃ, WARUNKÓW, OŚWIADCZEŃ ANI POSTANOWIEŃ (WYRAŻONYCH LUB

DOMNIEMANYCH Z MOCY USTAWY, PRAWA ZWYCZAJOWEGO, ZWYCZAJU, WYKORZYSTANIA LUB

INNYCH) W JAKICHKOLWIEK KWESTIACH, W TYM, BEZ OGRANICZEŃ, W KWESTIACH

NIENARUSZANIA PRAW STRON TRZECICH, POKUPNOŚCI, SATYSFAKCJONUJĄCEJ JAKOŚCI,

INTEGRACJI LUB PRZYDATNOŚCI DO DANEGO CELU. UŻYTKOWNIK PONOSI CAŁKOWITĄ

ODPOWIEDZIALNOŚĆ ZA WADY ORAZ CAŁKOWITE RYZYKO W KWESTII DZIAŁANIA ORAZ

ODPOWIEDZIALNOŚCI ZA WYBÓR ODPOWIEDNIEGO OPROGRAMOWANIA DO OSIĄGNIĘCIA

ŻĄDANYCH REZULTATÓW, ORAZ ZA INSTALACJĘ, KORZYSTANIE I WYNIKI UZYSKANE W

REZULTACIE STOSOWANIA OPROGRAMOWANIA. BEZ OGRANICZEŃ DLA POWYŻSZYCH

POSTANOWIEŃ, POSIADACZ PRAW NIE SKŁADA ŻADNYCH OŚWIADCZEŃ ANI ZAPEWNIEŃ, ŻE

OPROGRAMOWANIE BĘDZIE WOLNE OD BŁĘDÓW, PRZERW W FUNKCJONOWANIU LUB INNYCH

AWARII LUB TEŻ, ŻE OPROGRAMOWANIE SPEŁNI WSZELKIE LUB WSZYSTKIE WYMAGANIA

UŻYTKOWNIKA BEZ WZGLĘDU NA TO, CZY ZOSTAŁY ONE UJAWNIONE POSIADACZOWI PRAW.

8. Wyłączenie i ograniczenie odpowiedzialności

8.1. W NAJSZERSZYM PRAWNIE DOPUSZCZALNYM ZAKRESIE, W ŻADNYM WYPADKU POSIADACZ

PRAW ANI JEGO PARTNERZY NIE BĘDĄ ODPOWIEDZIALNI ZA JAKIEKOLWIEK SPECJALNE,

PRZYPADKOWE, DOMNIEMANE, POŚREDNIE LUB WYNIKOWE SZKODY (W TYM, M. IN.,

ZADOŚĆUCZYNIENIE ZA UTRATĘ ZYSKÓW LUB INFORMACJI POUFNYCH LUB INNYCH, PRZERWY

W PROWADZENIU DZIAŁALNOŚCI, UTRATĘ PRYWATNOŚCI, KORUPCJĘ, ZNISZCZENIE ORAZ

UTRATĘ DANYCH LUB PROGRAMÓW, ZA NIEMOŻNOŚĆ WYWIĄZANIA SIĘ Z JAKICHKOLWIEK

OBOWIĄZKÓW, W TYM WSZELKICH OBOWIĄZKÓW USTAWOWYCH, OBOWIĄZKU DOBREJ WIARY

LUB NALEŻYTEJ STARANNOŚCI, ZA ZANIEDBANIE, STRATY EKONOMICZNE ORAZ WSZELKIE INNE

STRATY PIENIĘŻNE) POWSTAŁE NA SKUTEK LUB W JAKIKOLWIEK SPOSÓB ZWIĄZANE Z

WYKORZYSTANIEM LUB NIEMOŻNOŚCIĄ WYKORZYSTANIA OPROGRAMOWANIA, ZAPEWNIENIEM

LUB NIEMOŻNOŚCIĄ ZAPEWNIENIA WSPARCIA LUB INNYCH USŁUG, INFORMACJI,

Page 9

U M O W A L I C E N C Y J N A UŻ Y T K O W N I K A KO Ń C O W E G O F I R M Y K A S P E R S K Y

9

OPROGRAMOWANIA ORAZ ZWIĄZANEJ Z OPROGRAMOWANIEM TREŚCI LUB W INNY SPOSÓB

POWSTAŁYCH W WYNIKU KORZYSTANIA Z OPROGRAMOWANIA BĄDŹ W RAMACH LUB W ZWIĄZKU

Z JAKIMKOLWIEK POSTANOWIENIEM NINIEJSZEJ UMOWY LUB ZŁAMANIEM WARUNKÓW

UMOWNYCH BĄDŹ DELIKTOWYCH (W TYM Z ZANIEDBANIEM, WPROWADZENIEM W BŁĄD,

ODPOWIEDZIALNOŚCIĄ LUB OBOWIĄZKIEM BEZPOŚREDNIM) LUB INNYM ZŁAMANIEM OBOWIĄZKU

USTAWOWEGO, LUB JAKIMKOLWIEK NARUSZENIEM WARUNKÓW GWARANCJI PRZEZ

POSIADACZA PRAW I/LUB KTÓREGOKOLWIEK Z JEGO PARTNERÓW NAWET, JEŻELI POSIADACZ

PRAW I/LUB JEGO PARTNERZY ZOSTALI POINFORMOWANI O MOŻLIWOŚCI ZAISTNIENIA TAKICH

SZKÓD.

UŻYTKOWNIK WYRAŻA ZGODĘ NA TO, IŻ W WYPADKU GDY POSIADACZ PRAW ORAZ/LUB JEGO

PARTNERZY ZOSTANĄ UZNANI ZA ODPOWIEDZIALNYCH, ODPOWIEDZIALNOŚĆ POSIADACZA

PRAW ORAZ/LUB JEGO PARTNERÓW OGRANICZAĆ SIĘ BĘDZIE DO KOSZTÓW

OPROGRAMOWANIA. W ŻADNYM WYPADKU ODPOWIEDZIALNOŚĆ POSIADACZA PRAW ORAZ/LUB

JEGO PARTNERÓW NIE PRZEKROCZY OPŁAT ZA OPROGRAMOWANIE WNIESIONYCH NA RZECZ

POSIADACZA PRAW LUB JEGO PARTNERÓW (W ZALEŻNOŚCI OD OKOLICZNOŚCI).

NIC CO STANOWI TREŚĆ NINIEJSZEJ UMOWY NIE WYKLUCZA ANI NIE OGRANICZA ŻADNYCH

ROSZCZEŃ DOTYCZĄCYCH ŚMIERCI ORAZ ODNIESIONYCH OBRAŻEŃ CIELESNYCH. PONADTO, W

PRZYPADKU GDY ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE LUB OGRANICZENIE W

TREŚCI NINIEJSZEJ UMOWY NIE MOŻE ZOSTAĆ WYŁĄCZONE LUB OGRANICZONE W ŚWIETLE

OBOWIĄZUJĄCEGO PRAWA, WTEDY TAKIE ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE

LUB OGRANICZENIE NIE BĘDZIE MIAŁO ZASTOSOWANIA W PRZYPADKU UŻYTKOWNIKA, KTÓREGO

W DALSZYM CIĄGU OBOWIĄZYWAĆ BĘDĄ POZOSTAŁE ZRZECZENIA SIĘ ODPOWIEDZIALNOŚCI,

WYŁĄCZENIA ORAZ OGRANICZENIA.

9. GNU oraz licencje stron trzecich

9.1. Oprogramowanie może zawierać programy komputerowe licencjonowane (lub sublicencjonowane)

użytkownikowi w ramach Powszechnej Licencji Publicznej GNU lub innych, podobnych licencji na bezpłatne

oprogramowanie, które, poza innymi uprawnieniami, pozwalają użytkownikowi na kopiowanie,

modyfikowanie oraz redystrybucję niektórych programów lub ich części oraz udostępniają kod źródłowy

(„Wolne Oprogramowanie"). Jeżeli licencje te wymagają, aby dla każdego oprogramowania przekazywanego

innym w formie wykonywalnego formatu binarnego udostępniony został tym użytkownikom również kod

źródłowy, powinien on zostać udostępniony użytkownikowi po otrzymaniu prośby przesłanej na adres:

source@kaspersky.com lub kod źródłowy został dołączony do Oprogramowania. Jeżeli jakiekolwiek licencje

Wolnego Oprogramowania wymagają, aby Posiadacz praw udostępnił prawo do korzystania, kopiowania

oraz modyfikowania programu w ramach Wolnego Oprogramowania wykraczające poza prawa przyznane z

mocy niniejszej Umowy, wtedy prawa te stają się nadrzędne do zawartych w niniejszej Umowie praw i

restrykcji.

10. Prawo własności intelektualnej

10.1. Użytkownik zgadza się, że Oprogramowanie oraz jego autorstwo, systemy, pomysły, metody działania,

dokumentacja oraz inne zawarte w Oprogramowaniu informacje stanowią własność intelektualną oraz/lub

cenne tajemnice handlowe Posiadacza praw lub jego partnerów oraz, że Posiadacz praw oraz, odpowiednio,

jego partnerzy, chronieni są przepisami prawa cywilnego i karnego oraz przepisami o prawie autorskim,

tajemnicy handlowej, znaku towarowym oraz prawem patentowym Federacji Rosyjskiej, Unii Europejskiej

oraz Stanów Zjednoczonych i innych krajów, jak również traktatami międzynarodowymi. Niniejsza Umowa

nie nadaje Użytkownikowi żadnych praw własności intelektualnej, w tym do znaków towarowych lub

usługowych Posiadacza praw oraz/lub jego partnerów („Znaki towarowe"). Użytkownik może korzystać ze

znaków towarowych tylko w zakresie identyfikacji wydruków stworzonych przez Oprogramowanie, stosownie

do zaakceptowanych praktyk dotyczących znaków towarowych, w tym identyfikacji nazwy posiadacza znaku

towarowego. Takie wykorzystanie znaku towarowego nie daje Użytkownikowi jakichkolwiek praw własności

w stosunku do Znaku towarowego. Posiadacz praw oraz/lub jego partnerzy posiadają oraz zachowują

wszelkie prawa, tytuł własności oraz prawo do udziału w zyskach z Oprogramowania, w tym, bez

ograniczeń, wszelkich korekt błędów, usprawnień, Aktualizacji lub innych modyfikacji Oprogramowania

dokonanych przez Posiadacza praw lub jakąkolwiek stronę trzecią oraz wszelkich praw autorskich,

patentów, praw do tajemnic handlowych, znaków towarowych oraz innych zawartych w nich własności

intelektualnych. Posiadanie, instalacja ani korzystanie z Oprogramowania przez Użytkownika nie powoduje

przeniesienia na niego jakiegokolwiek tytułu własności intelektualnej Oprogramowania, a Użytkownik nie

nabywa żadnych praw do Oprogramowania z wyjątkiem wyraźnie określonych niniejszą Umową. Wszystkie

Page 10

P R Z E W O D N I K I N S T A L AC J I

10

kopie Oprogramowania wykonane w ramach niniejszej Umowy muszą zawierać te same zastrzeżenia

prawne pojawiające się na oraz w Oprogramowaniu. Z wyjątkiem jak określono to w treści niniejszej Umowy,

nie powoduje ona przyznania Użytkownikowi żadnych praw do własności intelektualnej Oprogramowania, a

Użytkownik potwierdza, że Licencja, w sposób określony niniejszą Umową, nadaje Użytkownikowi jedynie

prawo do ograniczonego korzystania z Oprogramowania na zasadach i warunkach określonych niniejszą

Umową. Posiadacz praw zastrzega sobie wszelkie prawa, które nie zostały w sposób wyraźny przyznane

Użytkownikowi w ramach niniejszej Umowy.

10.2. Użytkownik wyraża zgodę na niedokonywanie jakichkolwiek modyfikacji lub zmian w Oprogramowaniu.

Użytkownik nie ma prawa usuwać lub zmieniać zawiadomień o ochronie praw autorskich ani innych

zastrzeżeń prawnych na kopiach Oprogramowania.

11. Prawo właściwe; Arbitraż

11.1. Niniejsza Umowa podlega przepisom prawa Federacji Rosyjskiej i będzie interpretowana zgodnie z

jego zasadami bez odniesienia do konfliktu przepisów i zasad prawa. Niniejsza Umowa nie podlega

przepisom Konwencji Narodów Zjednoczonych w kwestii Umów dotyczących międzynarodowej sprzedaży

towarów, których zastosowanie jest wyraźnie wykluczone. Wszelkie spory powstałe w związku z

interpretacją lub wykonaniem postanowień niniejszej Umowy lub ich złamania, wyjąwszy zawarcie

bezpośredniej ugody, rozstrzygać będzie Trybunał Międzynarodowego Arbitrażu Handlowego przy Izbie

Handlu i Przemysłu Federacji Rosyjskiej w Moskwie w Federacji Rosyjskiej. Jakiekolwiek odszkodowanie

przyznane przez sędziego arbitrażowego będzie ostateczne i wiążące dla obu stron, a wyrok w sprawie

odszkodowania może być egzekwowany przez jakikolwiek sąd właściwy. Żadne z postanowień Rozdziału 10

nie zabrania Stronie ubiegania się o godziwe zadośćuczynienie w sądzie właściwym ani jego uzyskania,

zarówno przed, w trakcie, jak i po zakończeniu postępowania arbitrażowego.

12. Okres wszczynania powództwa

12.1. Żaden rodzaj powództwa, bez względu na formę, będący wynikiem lub związany z transakcjami

przeprowadzonymi w ramach niniejszej Umowy, nie może zostać wszczęty przez którąkolwiek ze stron

niniejszej Umowy po upływie jednego (1) roku od zaistnienia podstawy powództwa lub odkrycia jej istnienia,

z wyjątkiem powództwa o naruszenie praw własności intelektualnej, które może być wszczęte w

maksymalnym, mającym zastosowanie okresie dozwolonym przez prawo.

13. Całość umowy; Zasada rozdzielności; Zaniechanie zrzeczenia się praw

13.1. Niniejsza Umowa stanowi całość porozumienia pomiędzy Użytkownikiem a Posiadaczem praw i

unieważnia wszelkie uprzednie pisemne lub ustne porozumienia, propozycje, zawiadomienia lub ogłoszenia

dotyczące Oprogramowania lub treści niniejszej Umowy. Użytkownik potwierdza, iż zapoznał się z treścią

niniejszej Umowy, zrozumiał ją oraz wyraża zgodę na przestrzeganie jej postanowień. Jeżeli którekolwiek z

postanowień niniejszej Umowy zostanie uznane przez sąd właściwy za nieważne lub z jakiegokolwiek

powodu niewykonywalne w całości bądź w części, postanowienie takie zostanie wąsko zinterpretowane tak,

aby stało się zgodne z prawem oraz egzekwowalne, a całość Umowy nie zostanie wobec powyższego

uznana za nieważną, a pozostała jej część zachowa moc obowiązującą ze wszystkimi konsekwencjami

prawnymi i podlegać będzie wykonaniu w maksymalnym, dozwolonym prawnie i na zasadach słuszności

zakresie, zachowując jednocześnie, w najszerszym prawnie dopuszczalnym zakresie, swoje początkowe

intencje. Odstąpienie od jakiegokolwiek postanowienia lub warunku niniejszej Umowy nie będzie ważne o ile

nie zostanie sporządzone na piśmie i podpisanie przez Użytkownika oraz upoważnionego do tego

przedstawiciela Posiadacza praw pod warunkiem, iż zrzeczenie się dochodzenia praw z tytułu naruszenia

któregokolwiek z postanowień niniejszej Umowy nie będzie stanowić zrzeczenia się dochodzenia praw z

tytułu jakichkolwiek wcześniejszych, współczesnych ani późniejszych naruszeń. Zaniechanie przez

Posiadacza praw nalegania na wykonanie lub ścisłego egzekwowania wykonania któregokolwiek z

postanowień niniejszej Umowy bądź jakiegokolwiek prawa, nie będzie interpretowane jako odstąpienie od

tego postanowienia lub prawa.

14. Informacje kontaktowe Posiadacza praw

W przypadku pytań dotyczących niniejszej Umowy lub chęci skontaktowania się z Posiadaczem praw z

jakiegokolwiek powodu, prosimy o kontakt z Biurem Obsługi Klienta:

Kaspersky Lab ZAO, 10 build. 1 1st Volokolamsky Proezd

Moskwa, 123060

Federacja Rosyjska

Page 11

U M O W A L I C E N C Y J N A UŻ Y T K O W N I K A KO Ń C O W E G O F I R M Y K A S P E R S K Y

11

Tel.: +7-495-797-8700

Stel: +7-495-645-7939

Email: info@kaspersky.com

Strona internetowa: www.kaspersky.com

© 1997-2011 Kaspersky Lab ZAO. Wszystkie prawa zastrzeżone. Niniejsze oprogramowanie oraz

towarzysząca mu dokumentacja są objęte oraz chronione prawem autorskim i międzynarodowymi umowami

o ochronie praw autorskich, a także prawem oraz traktatami dotyczącymi własności intelektualnej.

Page 12

12

INFORMACJE O PODRĘCZNIKU

W TEJ SEKCJI:

W tym dokumencie ................................ ................................................................ ......................................................... 12

Oznaczenia stosowane w dokumencie .......................................................................................................................... 13

Niniejszy podręcznik zawiera informacje o instalacji programu Kaspersky Small Office Security 2 for Personal Computer

i Kaspersky Small Office Security 2 for File Server.

Podstawowe funkcje Kaspersky Small Office Security 2 for Personal Computer i Kaspersky Small Office Security 2 for

File Server są identyczne. Różnice w instalacji i działaniu programu Kaspersky Small Office Security 2 for Personal

Computer a Kaspersky Small Office Security 2 for File Server zostały opisane w odpowiedniej sekcji podręcznika.

Używane w niniejszym dokumencie terminy "Kaspersky Small Office Security", "aplikacja" i "program" odnoszą się

zarówno do Kaspersky Small Office Security 2 for Personal Computer jak i Kaspersky Small Office Security 2 for File

Server. Podczas opisywania funkcji i procedur dotyczących instalacji, przywracania i usuwania aplikacji, które są różne

dla Kaspersky Small Office Security 2 for Personal Computer i Kaspersky Small Office Security 2 for File Server, użyte

zostały pełne nazwy aplikacji.

Niniejszy dokument przeznaczony jest dla specjalistów instalujących i konfigurujących aplikację po raz pierwszy.

Osoba wykonująca instalację powinna posiadać doświadczenie jako administrator systemu Microsoft Windows oraz

umiejętności związane z instalowaniem i konfigurowaniem oprogramowania. Przed instalacją aplikacji należy zapoznać

się z tym przewodnikiem.

Celem dokumentu jest pomoc przy:

instalacji programu Kaspersky Small Office Security 2 for Personal Computer na komputerze osobistym

i wykonaniu wstępnej konfiguracji aplikacji;

instalacji programu Kaspersky Small Office Security 2 for File Server na serwerze plików i wykonaniu wstępnej

konfiguracji aplikacji;

wykonywaniu standardowych zadań związanych z działaniem programu;

przywracaniu aplikacji w wypadku poważnego błędu;

usuwaniu aplikacji z komputera osobistego (serwera plików).

W TYM DOKUMENCIE

Dokument zawiera następujące sekcje:

Dodatkowe źródła informacji

W tej sekcji znajdują się opisy źródeł dodatkowych informacji dotyczących aplikacji oraz stron internetowych, na których

można rozmawiać o programie, wymieniać się pomysłami, a także zadawać pytania.

Kaspersky Small Office Security 2

Ta sekcja zawiera krótki opis przeznaczenia i głównych funkcji Kaspersky Small Office Security.

Page 13

I N F O R M A C J E O P O DR Ę C Z N I K U

13

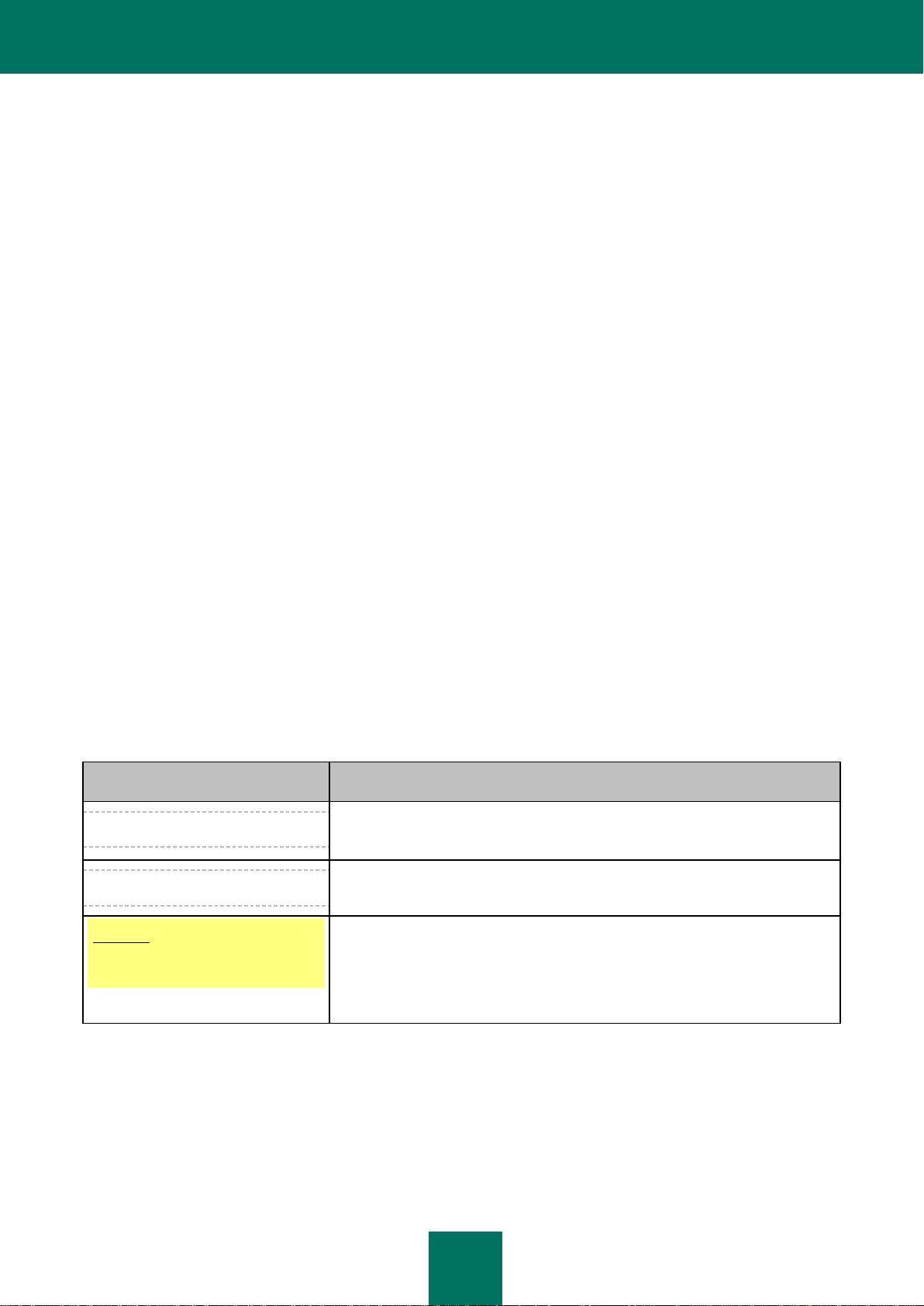

PRZYKŁADOWY TEKST

OPIS OZNACZEŃ STOSOWANYCH W DOKUMENCIE

Pamiętaj, że...

Ostrzeżenia są wyróżnione kolorem czerwonym i znajdują się w ramkach.

Zawierają one ważne informacje, na przykład związane z działaniami

zagrażającymi bezpieczeństwu komputera.

Zalecamy...

Komentarze znajdują się w ramkach. Zawierają one dodatkowe informacje.

Przykład:

...

Przykłady zamieszczone są na żółtym tle, tuż pod nagłówkiem Przykład.

Wymagania sprzętowe i programowe

Ta sekcja zawiera opis specyfikacji sprzętu i oprogramowania wymaganego do zainstalowania i uruchomienia Kaspersky

Small Office Security na komputerze.

Instalowanie aplikacji

Ta sekcja zawiera opis procedury instalacji aplikacji na komputerze osobistym lub serwerze plików.

Rozwiązywanie podstawowych problemów

Sekcja ta zawiera instrukcje dotyczące rozwiązywania podstawowych problemów, jakie użytkownik może napotkać

podczas pracy z aplikacją.

Przywracanie aplikacji

Ta sekcja zawiera instrukcje dotyczące przywracania Kaspersky Small Office Security w wypadku poważnego błędu

działania.

Dezinstalowanie aplikacji

Ta sekcja zawiera opis procedury usuwania aplikacji.

Kontakt z działem pomocy technicznej

W tej sekcji znajdują się informacje o możliwości kontaktu z firmą Kaspersky Lab za pośrednictwem Mojego konta

dostępnego na stronie pomocy technicznej oraz za pośrednictwem telefonu.

OZNACZENIA STOSOWANE W DOKUMENCIE

Oznaczenia wykorzystywane w tym przewodniku zostały umieszczone w poniższej tabeli.

Tabela 1. Oznaczenia stosowane w dokumencie

Page 14

P R Z E W O D N I K I N S T A L AC J I

14

PRZYKŁADOWY TEKST

OPIS OZNACZEŃ STOSOWANYCH W DOKUMENCIE

Aktualizacja to...

Nowe terminy są oznaczane kursywą.

ALT+F4

Nazwy klawiszy oznaczone są pogrubioną czcionką i wielkimi literami.

Nazwa klawiszy z umieszczonym pomiędzy nimi znakiem "plusa" oznacza użycie

kombinacji klawiszy.

Włącz

Nazwy elementów interfejsu, na przykład pól do wprowadzania danych, poleceń

menu, przycisków itd., są oznaczone pogrubioną czcionką.

W celu skonfigurowania

terminarza zadania:

Wstępne zdania w instrukcjach pisane są kursywą.

pomoc

Treści wprowadzane w wierszu poleceń lub treści komunikatów wyświetlanych

na ekranie są oznaczone specjalną czcionką.

<adres IP Twojego komputera>

Zmienne znajdują się w nawiasach ostrych. Zamiast zmiennych w każdym

wypadku wstawiane są odpowiadające wartości, a nawiasy ostre są pomijane.

Page 15

15

DODATKOWE ŹRÓDŁA INFORMACJI

W TEJ SEKCJI:

Źródła informacji dla samodzielnych badań ................................................................................................................... 15

Forum internetowe firmy Kaspersky Lab ........................................................................................................................ 16

Kontakt z działem sprzedaży .......................................................................................................................................... 16

Kontakt z zespołem tworzącym dokumentację ............................................................................................................... 16

Jeśli masz jakieś pytania odnośnie wyboru, zakupu, instalacji, czy korzystania z programu Kaspersky Small Office

Security i chcesz znaleźć na nie odpowiedzi, możesz wybrać jedno z dostępnych źródeł informacji. Możesz wybrać

dogodne źródło informacji w zależności od tego, jak pilne i ważne jest dane pytanie.

ŹRÓDŁA INFORMACJI DLA SAMODZIELNYCH BADAŃ

Firma Kaspersky Lab oferuje wiele źródeł, z których można uzyskać informacje o aplikacji.

strona aplikacji na witrynie Kaspersky Lab;

strona aplikacji na witrynie internetowej działu pomocy technicznej (w Bazie Wiedzy);

strona internetowa usługi szybkiej pomocy (FastTrack);

system pomocy.

Strona aplikacji na witrynie Kaspersky Lab

Na stronie (http://www.kaspersky.pl/small_office_security) znajdują się ogólne informacje na temat aplikacji, jej

funkcji i opcji.

Strona aplikacji na witrynie internetowej działu pomocy technicznej (Baza Wiedzy)

Na stronie http://support.kaspersky.com/pl/ksos znajdują się artykuły napisane przez specjalistów z działu pomocy

technicznej.

Zawierają one przydatne informacje, zalecenia oraz odpowiedzi na najczęściej zadawane pytania dotyczące

zakupu, instalacji i korzystania z aplikacji. Posegregowane są według tematu, na przykład, Zarządzanie licencją

produktu, Konfiguracja aktualizacji lub Eliminowanie błędów w działaniu. Ich treść pomaga rozwiązać problemy

związane nie tylko z konkretną aplikacją, ale także z innymi produktami firmy Kaspersky Lab. Artykuły mogą

zawierać także nowości z działu pomocy technicznej.

Usługa szybkiej pomocy (FastTrack)

Na tej stronie można znaleźć bazę danych najczęściej zadawanych pytań wraz z odpowiedziami (FAQ) dotyczących

działania programu. Aby skorzystać z tej usługi, konieczne jest połączenie z Internetem.

Aby przejść do strony usługi, w oknie głównym aplikacji kliknij odnośnik Pomoc techniczna i w oknie, które zostanie

otwarte, kliknij przycisk Usługa FastTrack.

Page 16

P R Z E W O D N I K I N S T A L AC J I

16

System Pomocy

Pakiet instalacyjny aplikacji zawiera pliki pomocy pełnej oraz kontekstowej, w których znajdują się informacje

o sposobie zarządzania ochroną komputera: przeglądania stanu ochrony, skanowania różnych obszarów komputera

w poszukiwaniu wirusów i wykonywania innych zadań. Ponadto w plikach pomocy pełnej oraz kontekstowej

odnajdziesz informacje o każdym oknie aplikacji, listę ich odpowiednich ustawień wraz z opisem oraz listę

wykonywanych zadań.

W celu otwarcia pliku pomocy kliknij w wybranym oknie przycisk Pomoc lub wciśnij klawisz <F1>.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze specjalistami firmy Kaspersky

Lab lub innymi użytkownikami jej oprogramowania na forum internetowym znajdującym się pod adresem

http://forum.kaspersky.com.

Na forum możesz znaleźć także wcześniej opublikowane odpowiedzi, pozostawić swój komentarz, utworzyć nowy temat

lub skorzystać z wyszukiwarki.

KONTAKT Z DZIAŁEM SPRZEDAŻY

Jeśli masz pytania związane z wyborem lub zakupem Kaspersky Small Office Security albo chcesz przedłużyć swoja

licencję, skontaktuj się z naszym działem sprzedaży http://www.kaspersky.pl/about.html?s=contact.

Możesz wysłać swoje zapytanie do działu sprzedaży poprzez e-mail sprzedaz@kaspersky.pl.

KONTAKT Z ZESPOŁEM TWORZĄCYM DOKUMENTACJĘ

Jeżeli masz jakieś pytania dotyczące tej dokumentacji, znalazłeś w niej błąd lub chciałbyś pozostawić komentarz,

skontaktuj się z zespołem tworzącym dokumentację. Aby skontaktować się z zespołem tworzącym dokumentację, wyślij

wiadomość na adres dokumentacja@kaspersky.pl, jako temat podając "Opinia o dokumentacji: Kaspersky Small Office

Security".

Page 17

17

KASPERSKY SMALL OFFICE SECURITY 2

Kaspersky Small Office Security 2 jest rozwiązaniem dla małych firm posiadających swoją własną sieć lokalną

składającą się z nie więcej niż dziesięciu komputerów. Kaspersky Small Office Security 2 chroni sieć komputerową przed

wirusami i innymi zagrożeniami.

Kaspersky Small Office Security 2 składa się z dwóch części:

Kaspersky Small Office Security 2 for Personal Computer jest instalowany na komputerach osobistych

z systemem operacyjnym Microsoft Windows. Aplikacja zapewnia maksymalną ochronę danych na komputerze,

bezpieczne przeglądanie Internetu, elastyczną konfigurację profili dla różnych użytkowników komputera

i Internetu oraz narzędzia do zdalnej administracji komputerów podłączonych do sieci biurowej.

Kaspersky Small Office Security 2 for File Server jest instalowany na serwerach plików z systemem

operacyjnym Microsoft Windows. Aplikacja zapewnia ochronę danych na komputerze i narzędzia do zdalnej

administracji komputerów podłączonych do sieci biurowej.

Kaspersky Small Office Security 2 for Personal Computer i Kaspersky Small Office Security 2 for File Server wchodzą

w skład wspólnego pakietu instalacyjnego. Podczas procesu instalacji Kreator instalacji wykorzystuje informacje

o systemie operacyjnym, aby określić, którą aplikację zainstalować na komputerze. Kaspersky Small Office Security 2 for

Personal Computer czy Kaspersky Small Office Security 2 for File Server.

Składniki i funkcje Kaspersky Small Office Security 2 for Personal Computer i Kaspersky Small Office Security 2 for File

Server opisano szczegółowo w Podręczniku użytkownika Kaspersky Small Office Security 2.

Page 18

18

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Aby możliwe było uruchomienie programu Kaspersky Small Office Security, komputer powinien spełniać następujące

wymagania:

Wspólne wymagania dla Kaspersky Small Office Security 2 for File Server i Kaspersky Small Office Security 2 for

Personal Computer:

500 MB wolnego miejsca na dysku twardym.

CD-ROM (aby zainstalować program Kaspersky Small Office Security z załączonego nośnika CD).

Microsoft Internet Explorer 6.0 lub nowszy (w celu aktualizacji antywirusowych baz danych i modułów programu

przez Internet).

Microsoft Windows Installer 2.0.

Urządzenie wskazujące typu mysz.

Połączenie z Internetem niezbędne do aktywacji Kaspersky Small Office Security.

Serwer plików, na którym instalowany jest Kaspersky Small Office Security 2 for File Server, powinien spełniać

następujące wymagania:

Microsoft Windows Server 2008 R2 Foundation, Microsoft Windows Server 2008 R2 Standard:

Procesor Intel Pentium 1.4 GHz 64-bitowy (x64) lub dual core 1.3 GHz bądź szybszy (lub kompatybilny).

512 MB RAM.

Microsoft Windows Small Business Server 2011 Essentials ("Aurora"):

Procesor Intel Pentium 2 GHz 64-bitowy (x64) lub szybszy (bądź kompatybilny);

4 GB RAM.

Microsoft Windows Small Business Server 2011 Standard ("SBS 7"):

Procesor Intel Pentium 2 GHz 64-bitowy (x64) lub szybszy (bądź kompatybilny);

4 GB RAM.

W momencie wydania Kaspersky Small Office Security 2 nie obsługuje systemów operacyjnych Microsoft

Windows Small Business Server 2011 Essentials ("Aurora") i Microsoft Windows Small Business Server 2011

Standard ("SBS 7"), ponieważ nie zostały jeszcze oficjalnie wydane przez firmę Microsoft. Aby uzyskać

aktualne informacje o obsłudze tych systemów operacyjnych, odwiedź stronę internetową firmy Kaspersky Lab

i sprawdź stronę z informacjami o produkcie Kaspersky Small Office Security (http://www.kaspersky.pl/small-

office-security).

Komputer, na którym instalowany jest Kaspersky Small Office Security 2 for Personal Computer, powinien spełniać

następujące wymagania:

Microsoft Windows XP Home Edition (Service Pack 3), Microsoft Windows XP Professional (Service Pack 3),

Microsoft Windows XP Professional x64 Edition (Service Pack 2):

Procesor Intel Pentium 300 MHz lub szybszy (lub kompatybilny);

256 MB RAM.

Page 19

W Y M A G A N I A S P R Z ĘT OW E I P R O G R A M O W E

19

Microsoft Windows Vista Home Basic (32-bit / 64-bit, Service Pack 2), Microsoft Windows Vista Home Premium

(32-bit / 64-bit, Service Pack 2), Microsoft Windows Vista Business (32-bit / 64-bit, Service Pack 2), Microsoft

Windows Vista Enterprise (32-bit / 64-bit, Service Pack 2), Microsoft Windows Vista Ultimate (32-bit / 64-bit,

Service Pack 2):

Procesor Intel Pentium 1 GHz 32-bitowy (x86) / 64-bitowy (x64) lub szybszy (lub kompatybilny).

1 GB RAM.

Microsoft Windows 7 Home Premium, Microsoft Windows 7 Professional, Microsoft Windows 7 Ultimate:

Procesor Intel Pentium 1 GHz 32-bitowy (x86) / 64-bitowy (x64) lub szybszy (lub kompatybilny).

1 GB pamięci RAM (32-bitowy); 2 GB pamięci RAM (64-bitowy).

Ograniczenia dla systemów 64-bitowych:

Nie możesz włączyć trybu Bezpiecznego uruchamiania podczas pracy w systemie operacyjnym Microsoft

Windows XP (64-bitowy). Tryb Bezpiecznego uruchamiania jest ograniczony podczas pracy w systemach

operacyjnych Microsoft Windows Vista (64-bitowy) i Microsoft Windows 7 (64-bitowy).

Menedżer haseł nie działa w 64-bitowych systemach operacyjnych.

Page 20

20

INSTALOWANIE APLIKACJI

Instalacja Kaspersky Small Office Security jest przeprowadzana w trybie interaktywnym przy użyciu Kreatora instalacji.

Uruchomienie Kreatora instalacji na komputerze osobistym spowoduje instalację Kaspersky Small Office Security 2 for

Personal Computer; uruchomienie na serwerze plików zainstaluje Kaspersky Small Office Security 2 for File Server.

Instrukcje w tej sekcji odnoszą się do instalacji zarówno Kaspersky Small Office Security 2 for Personal Computer, jak

i Kaspersky Small Office Security 2 for File Server. Różnice w procesie instalacji Kaspersky Small Office Security 2 for

Personal Computer i Kaspersky Small Office Security 2 for File Server są minimalne; każda różnica opisana jest

oddzielnie w odpowiednim kroku Kreatora instalacji.

Kreator składa się z szeregu okien (kroków) przełączanych przy pomocy przycisków Wstecz i Dalej. W celu zamknięcia

kreatora po zakończeniu jego działania kliknij przycisk Zakończ. W celu zatrzymania kreatora w dowolnym momencie

użyj przycisku Anuluj.

Przed rozpoczęciem instalacji zaleca się zamknięcie wszystkich aktualnie uruchomionych aplikacji.

W celu zainstalowania programu Kaspersky Small Office Security,

uruchom plik dystrybucyjny znajdujący się na płycie CD z produktem (plik o rozszerzeniu EXE).

Instalacja Kaspersky Small Office Security z pakietu instalacyjnego pobranego przez Internet przebiega w taki sam

sposób, jak z płyty instalacyjnej.

Page 21

I N S T A L O W A N I E A P L I K A C J I

21

W TEJ SEKCJI:

Krok 1. Wyszukiwanie nowszej wersji aplikacji .............................................................................................................. 21

Krok 2. Weryfikowanie wymagań systemowych ............................................................................................................. 22

Krok 3. Wybierz typ instalacji ......................................................................................................................................... 22

Krok 4. Przeglądanie treści umowy licencyjnej ............................................................................................................... 22

Krok 5. Kaspersky Security Network - Oświadczenie o Gromadzeniu Danych .............................................................. 22

Krok 6. Wybieranie folderu docelowego ......................................................................................................................... 23

Krok 7. Wyszukiwanie innych programów antywirusowych ............................................................................................ 23

Krok 8. Wyłączanie zapory sieciowej Microsoft Windows .............................................................................................. 24

Krok 9. Przygotowywanie instalacji ................................................................................................................................ 24

Krok 10. Instalowanie ..................................................................................................................................................... 24

Krok 11. Aktywowanie aplikacji ...................................................................................................................................... 25

Krok 12. Weryfikacja danych .......................................................................................................................................... 25

Krok 13. Finalizowanie procesu aktywacji ...................................................................................................................... 25

Krok 14. Ograniczanie dostępu do aplikacji ................................................................................................................... 25

Krok 15. Wybieranie trybu ochrony ................................................................................................................................ 26

Krok 16. Konfigurowanie aktualizacji aplikacji ................................................................................................................ 27

Krok 17. Wybieranie wykrywanych zagrożeń ................................................................................................................. 27

Krok 18. Analiza systemu ............................................................................................................................................... 27

Krok 19. Kończenie działania Kreatora konfiguracji. ...................................................................................................... 27

KROK 1. WYSZUKIWANIE NOWSZEJ WERSJI APLIKACJI

Przed rozpoczęciem kopiowania plików na dysk instalator sprawdza serwery aktualizacji Kaspersky Lab w poszukiwaniu

nowszej wersji Kaspersky Small Office Security.

Jeżeli program nie odnajdzie nowszej wersji na serwerach aktualizacji Kaspersky Lab, zostanie uruchomiony kreator

instalacji bieżącej wersji.

Jeżeli na serwerach uaktualnień znajduje się nowsza wersja Kaspersky Small Office Security, zostanie wyświetlone

pytanie o jej pobranie i zainstalowanie na komputerze. Zaleca się zainstalowanie nowej wersji aplikacji, ponieważ

nowsze wydania zawierają udoskonalenia zapewniające bardziej niezawodną ochronę komputera. Jeżeli anulujesz

pobieranie nowszej wersji, zostanie uruchomiony Kreator instalacji bieżącej wersji. Jeżeli zdecydujesz się na

Page 22

P R Z E W O D N I K I N S T A L A C J I

22

zainstalowanie nowszej wersji, zostaną pobrane pliki dystrybucyjne produktu, a Kreator instalacji nowej wersji zostanie

uruchomiony automatycznie. W celu uzyskania szczegółowych informacji dotyczących procedury instalacji zapoznaj się

z odpowiednią dokumentacją.

KROK 2. WERYFIKOWANIE WYMAGAŃ SYSTEMOWYCH

Przed zainstalowaniem na Twoim komputerze programu Kaspersky Small Office Security instalator analizuje system

operacyjny i dodatki Service Pack w celu sprawdzenia, czy odpowiadają wymaganiom systemowym . Dodatkowo,

instalator sprawdza obecność wymaganego oprogramowania i uprawnienia wymagane do zainstalowania aplikacji.

Jeżeli program ustali, że któreś z wymagań nie jest spełnione, wyświetlony zostanie stosowny komunikat.

KROK 3. WYBIERZ TYP INSTALACJI

Na tym etapie możesz wybrać najbardziej odpowiedni dla Ciebie typ instalacji programu Kaspersky Small Office

Security:

Instalacja ekspresowa. Po wybraniu tej opcji (zaznaczenie z pola Instalacja niestandardowa jest usunięte)

aplikacja zostanie zainstalowana w całości z ustawieniami zalecanymi przez ekspertów z Kaspersky Lab.

Kreator instalacji aplikacji zaproponuje przeczytanie umowy licencyjnej i oświadczenie o gromadzeniu danych

Kaspersky Security Network. Następnie aplikacja zostanie zainstalowana na komputerze.

Instalacja niestandardowa. Po wybraniu tej opcji (pole Instalacja niestandardowa jest zaznaczone) możesz

modyfikować ustawienia instalacji: możesz wybrać moduły programu, które maja zostać zainstalowane, oraz

wybrać folder instalacyjny. Zastosowane zostaną ustawienia ochrony zalecane przez Kaspersky Lab.

Niestandardowy tryb instalacji aplikacji jest zalecany dla użytkowników doświadczonych.

Bez względu na tryb instalacji, po instalacji możesz aktywować Kaspersky Small Office Security i skonfigurować

ustawienia ochrony, aby uniknąć nieautoryzowanego dostępu.

Aby kontynuować instalację, kliknij przycisk Dalej.

KROK 4. PRZEGLĄDANIE TREŚCI UMOWY LICENCYJNEJ

Na tym etapie powinieneś przeczytać umowę licencyjną zawieraną między Tobą a firmą Kaspersky Lab.

Przeczytaj uważnie umowę i zaakceptuj ją, klikając przycisk Zgadzam się. Procedura instalacji będzie kontynuowana.

W celu przerwania instalacji kliknij przycisk Anuluj.

KROK 5. KASPERSKY SECURITY NETWORK - OŚWIADCZENIE O GROMADZENIU DANYCH

W tym kroku Kreatora zaproponowane zostanie uczestnictwo w Kaspersky Security Network. Z uczestnictwem wiąże się

przesyłanie do firmy Kaspersky Lab informacji o nowych zagrożeniach wykrytych na Twoim komputerze, uruchamianych

aplikacjach, pobranych podpisanych aplikacjach wraz z unikatowym numerem ID przypisanym do Twojej kopii Kaspersky

Small Office Security oraz informacjami o Twoim systemie. Kaspersky Lab gwarantuje, że nie będą wysyłane żadne

dane osobiste użytkownika.

Przeczytaj treść Oświadczenia o Gromadzeniu Danych. Aby przeczytać pełną wersję Oświadczenia, kliknij przycisk

Pełna treść Oświadczenia o Gromadzeniu Danych. Jeżeli zgadzasz się z jego wszystkimi warunkami, zaznacz

pole Akceptuję warunki uczestnictwa w Kaspersky Security Network.

Page 23

I N S T A L O W A N I E A P L I K A C J I

23

Aby kontynuować instalację, kliknij przycisk Instaluj (szybka instalacja) lub przycisk Dalej (instalacja niestandardowa).

KROK 6. WYBIERANIE FOLDERU DOCELOWEGO

Ten krok Kreatora instalacji staje się dostępny tylko po wybraniu instalacji niestandardowej Kaspersky Small Office

Security (strona 22). W instalacji standardowej krok ten jest pomijany, a aplikacja zostaje zainstalowana w folderze

domyślnym.

Na tym etapie możesz wybrać folder instalacji programu Kaspersky Small Office Security. Domyślnie wybrana zostaje

następująca ścieżka dostępu:

<dysk>\Program Files\Kaspersky Lab\Kaspersky Small Office Security– dla systemów 32-bitowych;

<dysk>\Program Files (x86)\Kaspersky Lab\Kaspersky Small Office Security– dla systemów 64-bitowych;

Aby zainstalować Kaspersky Small Office Security w innym folderze, wprowadź w odpowiednim polu ścieżkę dostępu lub

kliknij przycisk Przeglądaj i wskaż folder w oknie, które pojawi się na ekranie.

Pamiętaj o następujących ograniczeniach:

Aplikacja nie może zostać zainstalowana na dysku sieciowym lub wymiennym, bądź na dyskach wirtualnych

(utworzonych przy pomocy polecenia SUBST).

Zalecamy unikanie instalacji aplikacji do folderu, który zawiera już pliki i inne foldery, ponieważ modyfikowanie

jego zawartości będzie wkrótce zablokowane.

Ścieżka dostępu nie może mieć więcej niż 200 znaków ani zawierać znaków specjalnych /, ?, :, *, ",>, < i |.

Aby sprawdzić, czy na dysku jest wystarczająco dużo miejsca potrzebnego do zainstalowania aplikacji, kliknij przycisk

Wolumin. W otwartym oknie wyświetlona zostanie informacja o dostępnym miejscu na dysku. Aby zamknąć okno, kliknij

przycisk OK.

Aby kontynuować instalację, kliknij przycisk Dalej.

KROK 7. WYSZUKIWANIE INNYCH PROGRAMÓW

ANTYWIRUSOWYCH

W tym kroku kreator sprawdzi, czy w systemie zostały zainstalowane inne aplikacje antywirusowe, łącznie z produktami

Kaspersky Lab, które mogą przeszkadzać w prawidłowym działaniu aplikacji.

Program instalacyjny wyświetli na ekranie listę wykrytych programów. Przed kontynuowaniem instalacji zostanie

wyświetlone zapytanie, czy mogą one zostać odinstalowane.

W celu usunięcia wykrytych programów antywirusowych, kliknij przycisk Usuń.

Aby kontynuować instalację, kliknij przycisk Dalej.

Page 24

P R Z E W O D N I K I N S T A L AC J I

24

KROK 8. WYŁĄCZANIE ZAPORY SIECIOWEJ MICROSOFT WINDOWS

Ten krok Kreatora instalacji jest dostępny tylko dla instalacji Kaspersky Small Office Security na komputerze osobistym

i tylko, jeśli zapora sieciowa Microsoft Windows jest na nim włączona. Ten krok jest pomijany, jeśli Kaspersky Small

Office Security jest instalowany na serwerze plików lub na komputerze osobistym bez włączonej zapory sieciowej

Microsoft Windows. W programie Kaspersky Small Office Security 2 for File Server zapora sieciowa jest domyślnie

wyłączona.

Na tym etapie instalowania aplikacji zostanie wyświetlona propozycja wyłączenia zapory sieciowej wbudowanej

w system Microsoft Windows. Kaspersky Small Office Security zawiera Zaporę sieciową, która zapewnia kompleksową

ochronę podczas pracy w sieci. Z tego powodu nie ma potrzeby używania dodatkowej ochrony, oferowanej przez system

operacyjny.

Opcja Wyłącz zaporę sieciową Microsoft Windows jest wybrana domyślnie w instalacji. Jeżeli chcesz, aby Zapora

sieciowa była głównym narzędziem chroniącym aktywność sieciową, pozostaw tę opcję zaznaczoną.

Jeśli chcesz chronić swój komputer zaporą sieciową Microsoft Windows, wybierz opcję Nie wyłączaj zapory Microsoft

Windows. W tym przypadku komponent Zapora sieciowa zostanie zainstalowany, lecz pozostanie wyłączony, aby nie

powodować konfliktów w działaniu obu aplikacji.

Aby przejść do następnego kroku, kliknij przycisk Dalej.

KROK 9. PRZYGOTOWYWANIE INSTALACJI

Ten krok Kreatora instalacji staje się dostępny tylko po wybraniu instalacji niestandardowej Kaspersky Small Office

Security (strona 22). W instalacji standardowej krok ten jest pomijany.

Proces instalacji powinien być chroniony, ponieważ Twój komputer może być zainfekowany szkodliwymi programami

mogącymi mieć wpływ na instalację programu Kaspersky Small Office Security.

Domyślnie włączona jest ochrona procesu instalacji – w oknie Kreatora zaznaczone jest pole Chroń proces instalacji.

Zaleca się usunięcie zaznaczenia z tego pola, gdy aplikacja nie może zostać zainstalowana (na przykład podczas

instalacji zdalnej przy użyciu Zdalnego pulpitu Windows). Przyczyną takiej sytuacji może być włączona ochrona.

W tym przypadku powinieneś przerwać instalację, uruchomić ją ponownie, zaznaczyć pole Instalacja niestandardowa

w kroku Kreatora Wybierz typ instalacji (sekcja "Krok 3. Wybierz typ instalacji" na stronie 22) i w momencie

przechodzenia do kroku Przygotowywanie do instalacji, usunąć zaznaczenie z pola Chroń proces instalacji.

Aby kontynuować instalację, kliknij przycisk Instaluj.

Podczas instalowania aplikacji na komputerze działającym pod kontrolą systemu Microsoft Windows XP przerwane

zostaną aktywne połączenia sieciowe. Większość z przerwanych połączeń zostanie przywrócona.

KROK 10. INSTALOWANIE

Instalacja programu może zająć trochę czasu. Poczekaj, aż zostanie ona pomyślnie zakończona.

Po zakończeniu instalacji zostanie automatycznie uruchomiony Kreator aktywacji.

Jeśli podczas instalacji wystąpi błąd będący wynikiem działania szkodliwego programu, Kreator instalacji zaoferuje

pobranie specjalnego narzędzia Kaspersky Virus Removal Tool, które służy do neutralizacji infekcji.

Page 25

I N S T A L O W A N I E A P L I K A C J I

25

Po wyrażeniu zgody na zainstalowanie tego narzędzia Kreator pobierze je z serwera Kaspersky Lab i automatycznie

zainstaluje. W przypadku, gdy Kreator nie będzie mógł pobrać narzędzia, wyświetlony zostanie odnośnik do jego

ręcznego pobrania.

Po zakończeniu pracy z narzędziem należy je usunąć i ponownie rozpocząć proces instalacyjny aplikacji Kaspersky

Small Office Security.

KROK 11. AKTYWOWANIE APLIKACJI

Aktywacja to procedura aktywacji licencji, która umożliwia wykorzystanie pełnej wersji aplikacji i wszystkich jej funkcji do

momentu wygaśnięcia licencji.

Aby dokonać aktywacji aplikacji, konieczny jest dostęp do Internetu.

Dostępne są następujące opcje aktywacji programu Kaspersky Small Office Security:

Aktywuj wersję komercyjną. Wybierz tę opcję i wprowadź kod aktywacyjny, jeśli kupiłeś wersję komercyjną.

Podczas aktywacji wersji komercyjnej programu, Kreator aktywacji może zapytać o rejestrację, abyś mógł

korzystać z pomocy technicznej firmy Kaspersky Lab.

Aktywuj wersję testową. Wybierz tę opcję, jeśli chcesz zainstalować wersję testową przed zakupem licencji

komercyjnej. Będziesz mógł korzystać z pełnej wersji programu przez czas przeznaczony dla wersji testowej.

Po wygaśnięciu licencji testowej nie można aktywować jej ponownie.

Aktywuj później. Po wybraniu tej opcji etap aktywacji Kaspersky Small Office Security zostanie pominięty.

Aplikacja zostanie zainstalowana na Twoim komputerze, ale nie będziesz mógł korzystać z pewnych funkcji

aplikacji, na przykład (po zainstalowaniu aplikacja zostanie uaktualniona tylko raz), tworzenie zaszyfrowanego

kontenera, dodatkowe narzędzia itd. Opcja Aktywuj później jest dostępna tylko przy pierwszym uruchomieniu

Kreatora aktywacji zaraz po zainstalowaniu aplikacji.

KROK 12. WERYFIKACJA DANYCH

Podczas tego kroku Kreator aktywacji przesyła dane na serwer aktywacji w celu ich zweryfikowania.

Aby zweryfikować dane, konieczne jest połączenie z Internetem.

KROK 13. FINALIZOWANIE PROCESU AKTYWACJI

Kreator aktywacji poinformuje Cię, że program Kaspersky Small Office Security został pomyślnie aktywowany.

Dodatkowo wyświetlane są informacje na temat licencji: typ licencji (komercyjna lub testowa), data wygaśnięcia oraz

liczba komputerów osobistych lub serwerów plików, dla których przeznaczona jest licencja.

Jeśli aktywowałeś subskrypcję, informacja o jej stanie będzie wyświetlana w miejscu daty wygaśnięcia licencji.

Kliknij przycisk Dalej, aby kontynuować instalację uruchamiając Kreatora konfiguracji.

KROK 14. OGRANICZANIE DOSTĘPU DO APLIKACJI

Celem ograniczenia dostępu jest zapobieganie nieautoryzowanym próbom wyłączenia ochrony lub modyfikowania

ustawień komponentów zawartych w aplikacji Kaspersky Small Office Security.

Page 26

P R Z E W O D N I K I N S T A L AC J I

26

Ograniczanie dostępu do Kaspersky Small Office Security hasłem może być przydatne, jeżeli:

z komputera korzysta kilku użytkowników, prawdopodobnie posiadających różną wiedzę na temat jego

bezpieczeństwa;

Kaspersky Small Office Security zapewnia ochronę kilku komputerom połączonym w biurową sieć

komputerową;

ochrona może zostać wyłączona przez szkodliwe programy.

W celu włączenia ochrony hasłem należy zaznaczyć opcję Włącz ochronę hasłem administratora i wypełnić pola

Hasło oraz Potwierdź hasło.

Określ obszar, który ma być chroniony hasłem:

Konfiguracja ustawień aplikacji – hasło będzie wymagane do zapisania zmian w ustawieniach programu

Kaspersky Small Office Security.

Zarządzanie kopią zapasową – hasło będzie wymagane przy uruchamianiu zadań tworzenia kopii

zapasowych.

Zarządzanie profilem sieciowym – hasło będzie wymagane przed uruchomieniem Zarządzania profilem

sieciowym (tylko w Kaspersky Small Office Security 2 for Personal Computer).

Konsola zarządzająca – hasło będzie wymagane przy próbie modyfikacji ustawień Kaspersky Small Office

Security poprzez sieć.

Zakończenie działania aplikacji – hasło będzie wymagane do zakończenia działania programu.

KROK 15. WYBIERANIE TRYBU OCHRONY

Ten krok Kreatora konfiguracji staje się dostępny tylko po wybraniu instalacji niestandardowej Kaspersky Small Office

Security (strona 22). W instalacji standardowej krok ten jest pomijany, a aplikacja działa w automatycznym trybie ochrony

(jest to tryb domyślny). Istnieje możliwość ręcznego wybrania trybu ochrony w późniejszym czasie.

Kaspersky Small Office Security zapewnia możliwość wyboru trybu ochrony.

Dostępne są dwa tryby:

Automatyczny. Po wystąpieniu istotnego zdarzenia Kaspersky Small Office Security automatycznie wykona

akcję zalecaną przez ekspertów z Kaspersky Lab. Po wykryciu zagrożenia aplikacja podejmie próbę wyleczenia

obiektu; w przypadku, gdy akcja ta nie powiedzie się, obiekt zostanie usunięty. Obiekty podejrzane będą

pominięte bez przetwarzania. Wiadomości wyskakujące będą informować użytkownika o nowych zdarzeniach.

Aby zainstalować ten tryb, wybierz opcję Chcę aby Kaspersky Small Office Security automatycznie dbał

o bezpieczeństwo komputera i chcę uniknąć jakichkolwiek pytań (zalecane).

Interaktywny. W tym trybie aplikacja reaguje na zdarzenia w określony przez Ciebie sposób. Jeżeli zdarzenie

będzie wymagało Twojej uwagi, aplikacja wyświetli powiadomienie z możliwymi do wyboru akcjami. Aby

zainstalować ten tryb, wybierz opcję Chcę sam podejmować decyzje związane z bezpieczeństwem

komputera. Kaspersky Small Office Security zapyta mnie jeżeli konieczne będzie podjęcie decyzji

związanej z bezpieczeństwem komputera.

Powiadomienia informujące o wykryciu aktywnej infekcji będą wyświetlone bez względu na wybrany tryb ochrony.

Page 27

I N S T A L O W A N I E A P L I K A C J I

27

KROK 16. KONFIGUROWANIE AKTUALIZACJI APLIKACJI

Ten krok Kreatora konfiguracji staje się dostępny tylko po wybraniu instalacji niestandardowej Kaspersky Small Office

Security (strona 22). Ten krok jest pomijany w standardowej instalacji, a aktualizacja jest wykonywana automatycznie.

Istnieje możliwość ręcznego wybrania trybu aktualizacji w późniejszym czasie.

Efektywność ochrony Twojego komputera zależy od regularnych aktualizacji baz danych i modułów aplikacji. W tym

oknie Kreator instalacji zaproponuje wybór trybu aktualizacji oraz modyfikację ustawień terminarza.

Automatyczna aktualizacja. Aplikacja automatycznie szuka źródła uaktualnień dla pakietów aktualizacyjnych

z uwzględnieniem zdefiniowanej częstotliwości. Częstotliwość skanowania może wzrastać podczas epidemii

wirusów. Po wykryciu nowych uaktualnień program pobiera je i instaluje na komputerze. Jest to tryb domyślny.

Zaplanowana aktualizacja (przedział czasu może zmieniać się w zależności od parametrów terminarza).

Uaktualnienia będą pobierane automatycznie zgodnie z utworzonym terminarzem. Po kliknięciu przycisku

Ustawienia zostanie otwarte okno, w którym możesz zmieniać konfigurację terminarza.

Ręczna aktualizacja. Po wybraniu tej opcji będziesz musiał ręcznie zainicjować pobieranie uaktualnień.

Jeżeli chcesz modyfikować ustawienia aktualizacji (wybrać źródło, z którego będą pobierane uaktualnienia lub konto

używane do uruchamiania procesu aktualizacji itd.), kliknij przycisk Ustawienia.

KROK 17. WYBIERANIE WYKRYWANYCH ZAGROŻEŃ

Ten krok Kreatora konfiguracji staje się dostępny tylko po wybraniu instalacji niestandardowej Kaspersky Small Office

Security (strona 22). Ten krok jest pomijany w standardowej instalacji, a aplikacja jest instalowana z ustawieniami

domyślnymi. Istnieje możliwość ręcznego wybrania wykrywanych zagrożeń w późniejszym czasie.