Page 1

Kaspersky Security 8.0 für Micr osoft Exchange

Servers

Administratorhandbuch

PROGRAMMVERSION: 8.0 MAINTENANCE RELEASE 2 CRITICAL FIX 1

Page 2

2

Sehr geehrter Benutzer,

vielen Dank, dass Sie sich für unser Produkt entschieden haben. Wir hoffen, dass Ihnen dieses Dokument bei der Arbeit

hilft und den Großteil der auftauchenden Fragen beantwortet.

Achtung! Die Rechte an diesem Dokument sind Eigentum der Kaspersky Lab ZAO (nachfolgend Kaspersky Lab) und

durch russisches Urheberrecht und internationale Verträge geschützt. Die widerrechtliche Vervielfältigung und

Verbreitung des Dokuments oder einzelner Teile daraus kann zivilrechtlich, verwaltungsrechtlich und strafrechtlich

verfolgt werden.

Das Vervielfältigen, Weiterverbreiten und Übersetzen der Unterlagen ist nur nach vorheriger schriftlicher Genehmigung

von Kaspersky Lab zulässig.

Das Dokument sowie dessen grafische Darstellungen dürfen nur zu Informationszwecken f ür den persönlichen

Gebrauch genutzt werden. Eine kommerzielle Nutzung ist nicht gestattet.

Änderungen vorbehalten. Die neueste Version finden Sie auf der Seite von Kaspersky Lab unter der Adresse

http://www.kaspersky.de/docs.

Kaspersky Lab übernimmt keine Haftung für den Inhalt, die Qualität, die Aktualität und Richtigkeit der im Dokument

verwendeten Unterlagen, die das Eigentum anderer Rechtsinhaber sind, sowie für den möglichen Schaden durch die

Nutzung dieser Unterlagen.

Redaktionsdatum: 09.11.2013

© Kaspersky Lab ZAO, 2013

http://www.kaspersky.de

http://support.kaspersky.de

Page 3

3

INHALT

ÜBER DIESES HANDBUCH ..........................................................................................................................................7

In diesem Dokument .................................................................................................................................................7

Symbole und Stilkonventionen..................................................................................................................................9

INFORMATIONSQUELLEN ZUM PROGRAMM ..........................................................................................................11

Selbständige Informationssuche .............................................................................................................................11

Meinungsaustausch über Kaspersky-Lab-Programme im Forum ...........................................................................12

Kontaktaufnahme mit der Vertriebsabteilung ..........................................................................................................12

Kontaktaufnahme mit der Abteilung für Lokalisierung und technische Dokumentation...........................................12

KASPERSKY SECURITY 8.0 FÜR MICROSOFT EXCHANGE SERVER ...................................................................13

Lieferumfang ...........................................................................................................................................................14

Hardware- und Softwarevoraussetzungen ..............................................................................................................14

PROGRAMMARCHITEKTUR ......................................................................................................................................18

PROGRAMMOBERFLÄCHE........................................................................................................................................19

Das Hauptfenster der Management-Konsole ..........................................................................................................19

Der Baum der Management-Konsole .....................................................................................................................20

Die Ergebnisleiste ...................................................................................................................................................21

Die Schnellauswahlleiste ........................................................................................................................................21

Das Kontextmenü ...................................................................................................................................................22

DIE LIZENZIERUNG DES PROGRAMMS ...................................................................................................................23

Über den Lizenzvertrag ..........................................................................................................................................23

Über die Lizenz .......................................................................................................................................................23

Lizenzierungsszenarien ..........................................................................................................................................24

Über die Schlüsseldatei ..........................................................................................................................................24

Über die Bereitstellung von Daten ..........................................................................................................................25

Hinterlegen eines Schlüssels ..................................................................................................................................26

Informationen über Schlüssel anzeigen ..................................................................................................................27

Ersetzen des Schlüssels .........................................................................................................................................28

Löschen des Schlüssels .........................................................................................................................................29

Benachrichtigung bei Ablauf der Lizenz anpassen .................................................................................................29

Besonderheiten der Lizenzierung für Sicherheitsserver des Profils ........................................................................30

PROGRAMM STARTEN UND ANHALTEN .................................................................................................................31

SCHUTZSTATUS DES SERVERS ..............................................................................................................................32

Standardmäßiger Schutzstatus des Microsoft Exchange Servers ..........................................................................32

Informationen über den Schutzzustand des Microsoft Exchange Servers anzeigen ..............................................33

Informationen über den Schutzzustand des Profils anzeigen .................................................................................39

ERSTE SCHRITTE ......................................................................................................................................................43

Management-Konsole starten .................................................................................................................................43

Management-Konsole mit dem Sicherheitsserver verbinden ..................................................................................43

VERWALTUNG VON PROFILEN ................................................................................................................................45

Über Profile .............................................................................................................................................................45

Profil erstellen .........................................................................................................................................................46

Parametereinstellung von Sicherheitsservern in Profilen ........................................................................................47

Page 4

A D M I N I S T R A T O R H A N D B U CH

4

Besonderheiten in der Verwaltung von Profilen in einer Database Availability Group von Microsoft Exchange .....48

Sicherheitsserver einem Profil hinzufügen ..............................................................................................................48

Sicherheitsserver aus einem Profil löschen ............................................................................................................49

Profil löschen ..........................................................................................................................................................50

DATENBANKENUPDATE ............................................................................................................................................51

Über Datenbanken-Updates ...................................................................................................................................51

Über Update-Zentren ..............................................................................................................................................52

Über das Update der Datenbanken in Konfigurationen mit einem Cluster oder DAG-Servern ...............................52

Update der Datenbanken manuell starten ..............................................................................................................53

Einstellung des Datenbanken-Updates nach Zeitplan ............................................................................................53

Updatequelle auswählen ........................................................................................................................................55

Einstellung der Parameter für die Verbindung mit der Updatequelle ......................................................................56

Proxyserver-Einstellungen anpassen .....................................................................................................................57

Bestimmung eines Servers zum Update-Zentrum und Einstellung dessen Parameter...........................................57

VIRENSCHUTZ ............................................................................................................................................................59

Über den Antiviren-Schutz ......................................................................................................................................59

Über die Teilnahme am Kaspersky Security Network .............................................................................................61

Über die ZETA Shield-Technologie ........................................................................................................................61

Virenschutz für den Server aktivieren und deaktivieren ..........................................................................................62

Verwendung von KSN in Anti-Virus aktivieren und deaktivieren .............................................................................63

Verwendung der ZETA Shield-Technologie aktivieren und deaktivieren ................................................................63

Apassung der Einstellungen für die Bearbeitung von Objekten ..............................................................................64

Apassung der Schutzeinstellungen für Mail-Postfächer und öffentliche Ordner .....................................................65

Einstellung der Ausnahmen von der Untersuchung ................................................................................................66

Über vertrauenswürdige Adressaten .................................................................................................................66

Einstellung der Ausnahmen nach Empfängeradressen ....................................................................................67

Einstellung der Ausnahmen nach einer Dateinamensmaske ............................................................................69

Einstellungen für die Untersuchung von eingebetteten Container-Objekten und Archiven anpassen...............70

Einstellung der Prüfung im Hintergrund ..................................................................................................................70

SCHUTZ VOR SPAM UND PHISHING ........................................................................................................................73

Schutz vor Spam ....................................................................................................................................................73

Über zusätzliche Services, Funktionen und Spamschutztechnologien ...................................................................75

Über die Untersuchung auf Phishing-Versuche ......................................................................................................76

Aktivierung und Deaktivierung des Spamschutzes für den Server .........................................................................77

Aktivierung und Deaktivierung der Untersuchung von Nachrichten auf Phishing-Versuche ...................................78

Einstellungen für die Untersuchung auf Spam und Phishing-Versuche anpassen .................................................78

"Whitelist" und "Blacklist" der Absender anpassen .................................................................................................80

Einstellung der "Whitelist" für E-Mail-Empfänger ....................................................................................................82

Einstellung zur Erhöhung des Spam-Ratings der E-Mails ......................................................................................84

Externe Dienste zur Spamprüfung verwenden .......................................................................................................85

Anpassung der erweiterten Einstellungen für die Untersuchung auf Spam und Phishing-Versuche ......................87

BACKUP ......................................................................................................................................................................89

Über den Backup-Ordner ........................................................................................................................................89

Inhalte des Backup-Ordners anzeigen....................................................................................................................90

Eigenschaften von Objekten im Backup-Ordner anzeigen .....................................................................................91

Einstellung der Backup-Ordner-Filter......................................................................................................................93

Speichern von Objekten im Backup-Ordner auf einen Datenträger ........................................................................93

Page 5

Ü B E R D I E S E S H A N D B U C H

5

E-Mails aus dem Backup an die Empfänger versenden .........................................................................................94

Objekte im Backup-Ordner löschen ........................................................................................................................94

Einstellungen des Backup-Ordners anpassen ........................................................................................................95

Datenbank für den Backup-Ordner zur Ansicht im Profil auswählen ......................................................................96

BENACHRICHTIGUNGEN ...........................................................................................................................................97

Über Benachrichtigungen .......................................................................................................................................97

Benachrichtigungseinstellungen anpassen .............................................................................................................97

Versandeinstellungen für Benachrichtigungen anpassen .......................................................................................98

BERICHTE ................................................................................................................................................................ .100

Über Berichte zur Programmausführung ..............................................................................................................100

Erstellung von schnellen Berichten .......................................................................................................................101

Aufgabe zur Berichtserstellung erstellen ..............................................................................................................102

Einstellungen der Aufgabe zur Berichtserstellung ändern ....................................................................................103

Aufgabe zur Berichtserstellung starten .................................................................................................................103

Aufgabe zur Berichtserstellung löschen................................................................................................................104

Aufgaben zur Berichtserstellung anzeigen ...........................................................................................................104

Fertige Berichte anzeigen .....................................................................................................................................105

Speicherung von Berichten ...................................................................................................................................108

Bericht löschen .....................................................................................................................................................108

PROGRAMMJOURNALE ...........................................................................................................................................109

Über Programmberichte .......................................................................................................................................109

Journaleinstellungen anpassen ............................................................................................................................110

Diagnosetiefe anpassen .......................................................................................................................................110

KONFIGURATIONSVERWALTUNG ..........................................................................................................................112

Konfiguration exportieren ......................................................................................................................................112

Konfiguration importieren ......................................................................................................................................113

FUNKTIONSPRÜFUNG DES PROGRAMMS ............................................................................................................114

Über die Testdatei EICAR ....................................................................................................................................114

Über die Typen der Testdatei EICAR ...................................................................................................................114

Die Überprüfung der Programmfunktion mit Hilfe der Testdatei EICAR ...............................................................116

KONTAKTAUFNAHME MIT DEM TECHNISCHEN SUPPORT .................................................................................118

Entgegennahme der technischen Unterstützung ..................................................................................................118

Technischer Service per Telefon ..........................................................................................................................118

Technische Unterstützung über das Kaspersky CompanyAccount ......................................................................119

Protokollierungsdatei und AVZ-Skript verwenden.................................................................................................120

ANWENDUNG. BERICHT ÜBER DIE EINSENDUNG VON SPAM ZUR UNTERSUCHUNG....................................121

Über das Skript zur Einsendung von Spam zur Untersuchung .............................................................................121

Ausführungsmodus ...............................................................................................................................................122

Einstellungen für die Ausführung des Skripts .......................................................................................................123

Anpassen der Einstellungen der Konfigurationsdatei des Skripts .........................................................................123

Ausführungsprotokoll des Skripts .........................................................................................................................125

Page 6

A D M I N I S T R A T O R H A N D B U CH

6

GLOSSAR ..................................................................................................................................................................126

KASPERSKY LAB ZAO .............................................................................................................................................130

INFORMATIONEN ZU VERWENDETEM FREMDCODE ..........................................................................................131

HINWEISE ZU MARKENZEICHEN ............................................................................................................................132

SACHREGISTER .......................................................................................................................................................133

Page 7

7

ÜBER DIESES HANDBUCH

IN DIESEM ABSCHNITT

In diesem Dokument ......................................................................................................................................................... 7

Symbole und Stilkonventionen .......................................................................................................................................... 9

Dieses Dokument ist das Administratorhandbuch zu Kaspersky Security 8.0 für Microsoft® Exchange Server (im

Folgenden Kaspersky Security oder Programm).

Das Handbuch wendet sich an technische Fachkräfte, zu deren Pflichten die Installation und das Administrieren von

Kaspersky Security bzw. der Support von Organisationen, die Kaspersky Security verwenden, gehört.

Das Handbuch erfüllt folgende Zwecke:

Hilfe bei der Anpassung und Anwendung des Programms.

Gewährleistung der schnellen Suche nach Informationen zu Fragen, die mit der Arbeit von Kaspersky Security

verbunden sind.

Benennung weiterer Informationsquellen zum Programm und technischen Support.

IN DIESEM DOKUMENT

Dieses Dokument enthält folgende Abschnitte:

Informationsquellen zum Programm (s. S. 11)

Dieser Abschnitt enthält die Beschreibung der Informationsquellen zum Programm sowie Informationen über Webseiten,

die Sie zur Erörterung des Programms nutzen können.

Kaspersky Security 8.0 für Microsoft Exchange Server (s. S.13)

Dieser Abschnitt beschreibt die Möglichkeiten des Programms und gibt kurze Informationen über die

Programmfunktionen und -komponenten. Sie erfahren, was im Lieferumfang enthalten ist und welche Dienste für

registrierte Programmbenutzer zugänglich sind. Der Abschnitt informiert darüber, welche Software- und

Hardwarevoraussetzungen ein Computer erfüllen muss, damit das Programm darauf installiert werden kann.

Programmarchitektur (s. S. 18)

Dieser Abschnitt enthält die Beschreibung der Kaspersky Security-Komponenten und die Logik ihrer Wechselwirkung.

Programmoberfläche (s. S. 19)

Dieser Abschnitt informiert über die grundlegenden Elemente der Programmoberfläche: das Hauptfenster der

Management-Konsole, die Struktur der Management-Konsole, die Ergebnisleiste, das Kontextmenü und die

Schnellauswahlleiste.

Page 8

A D M I N I S T R A T O R H A N D B U CH

8

Programmlizenzierung (s. S. 23)

Dieser Abschnitt enthält die Informationen über die Grundlagen der Programmaktivierung. In diesem Abschnitt erhalten

Sie Informationen über das Ziel des Lizenzvertrages, Aktivierungsverfahren des Programms, sowie über die

Verlängerung der Laufzeit der Lizenz.

Programm starten und beenden (s. S. 31)

Dieser Abschnitt informiert darüber, wie man das Programm startet und die Arbeit damit beendet.

Schutzstatus des Servers (s. S. 32)

Dieser Abschnitt informiert über die Standardeinstellungen von Kaspersky Security. Dieser Abschnitt beschreibt, wie

man mit Hilfe der Management-Konsole Informationen über die Lizenzierung des Programms, den Zustand der

Programmmodule, der Programmdatenbanken und, sowie statistische Informationen zu den bearbeiteten E-Mails und

dem Umfang von erkannten Bedrohungen und Spam-Nachrichten.

Erste Schritte (s. S. 43)

Dieser Abschnitt beschreibt die ersten Schritte zur Verwendung von Kaspersky Security, das Starten der ManagementKonsole und das Erstellen der Liste geschützter Server.

Verwaltung von Profilen (s. S. 45)

Dieser Abschnitt informiert über Verwendung von Profilen, deren Erstellung und Konfiguration.

Update der Datenbanken (s. S. 51)

Dieser Abschnitt informiert über die Aktualisierung der Programmdatenbanken und über die Parametereinstellungen zum

Update von Datenbanken.

Virenschutz (s. S. 59)

Dieser Abschnitt informiert über den Virenschutz des Microsoft Exchange Servers, die Hintergrunduntersuchung der

Speicher und die Konfiguration der Einstellungen für den Schutz und die Untersuchung.

Schutz vor Spam und Phishing (s. S. 73)

Dieser Abschnitt informiert über die Filterung des E-Mail-Verkehrs von Spam und Phishing und über deren

Einstellungen.

Backup-Speicher (s. S. 89)

Dieser Abschnitt informiert über den Backup-Ordner und dessen Handhabung.

Benachrichtigungen (s. S. 97)

Dieser Abschnitt informiert über Berichte und deren Konfiguration.

Berichte (s. S. 100)

Dieser Abschnitt informiert über Berichte zur Programmausführung und deren Konfiguration.

Programmjournale (s. S. 109)

Dieser Abschnitt informiert über Programmberichte und deren Konfiguration.

Page 9

Ü B E R D I E S E S H A N D B U C H

9

Konfigurationsverwaltung (s. S. 112)

Dieser Abschnitt informiert über den Export der Programmkonfiguration als Datei sowie den Import der Konfiguration aus

einer Datei.

Programmfunktionen überprüfen (s. S. 114)

Dieser Abschnitt informiert darüber, wie die Arbeit des Programms geprüft werden kann, d.h. wie man sich davon

überzeugt, dass das Programm Viren und ihre Modifikationen erkennt und Aktionen an ihnen ausführt.

Kontaktaufnahme mit dem Technischen Support (s. S 118)

Dieser Abschnitt informiert über die Möglichkeiten der Kontaktaufnahme mit dem Technischen Support von Kaspersky

Lab.

Anwendung. Skript zur Einsendung von Spam zur Untersuchung (s. S. 121)

Diese Abschnitt enthält Informationen zum Skript für die Einsendung von Spam zur Untersuchung durch die Analytiker

von Kaspersky Lab und die Anpassung der entsprechenden Einstellungen.

Glossar (s. S. 126)

Dieser Abschnitt enthält eine Liste von Fachbegriffen, die im Dokumenttext vorkommen, sowie die Definitionen dieser

Fachbegriffe.

Kaspersky Lab ZAO (s. S. 130)

Dieser Abschnitt informiert über Kaspersky Lab ZAO.

Informationen über Codes von Drittherstellern (s. S. 131)

Dieser Abschnitt informiert über im Programm verwendeten fremden Code.

Markeninformationen (s. S. 132)

In diesem Abschnitt sind die im Dokument verwendeten Warenzeichen anderer Rechteinhaber aufgezählt.

Sachregister

Dieser Abschnitt ermöglicht das schnelle Auffinden bestimmter Angaben in diesem Dokument.

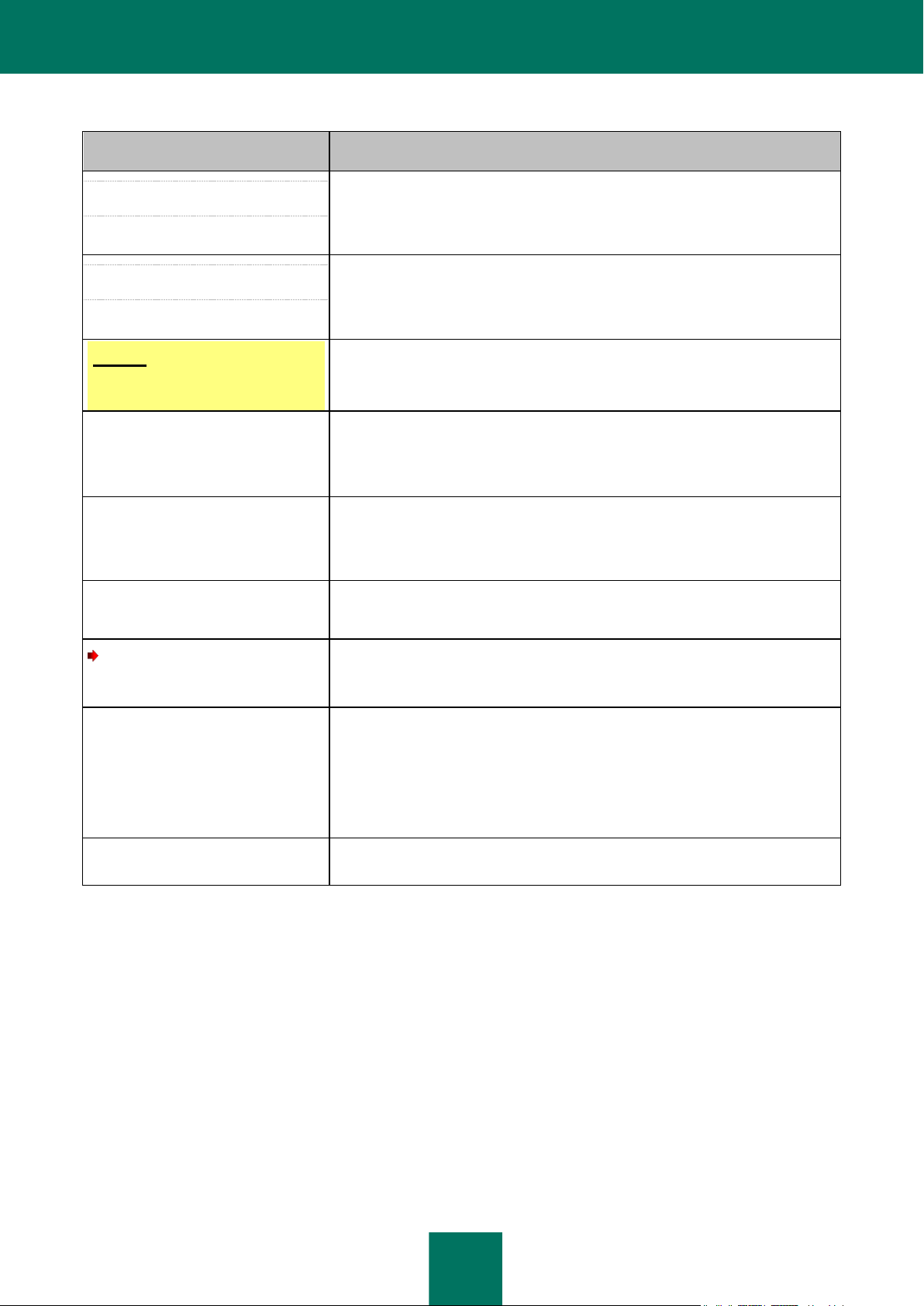

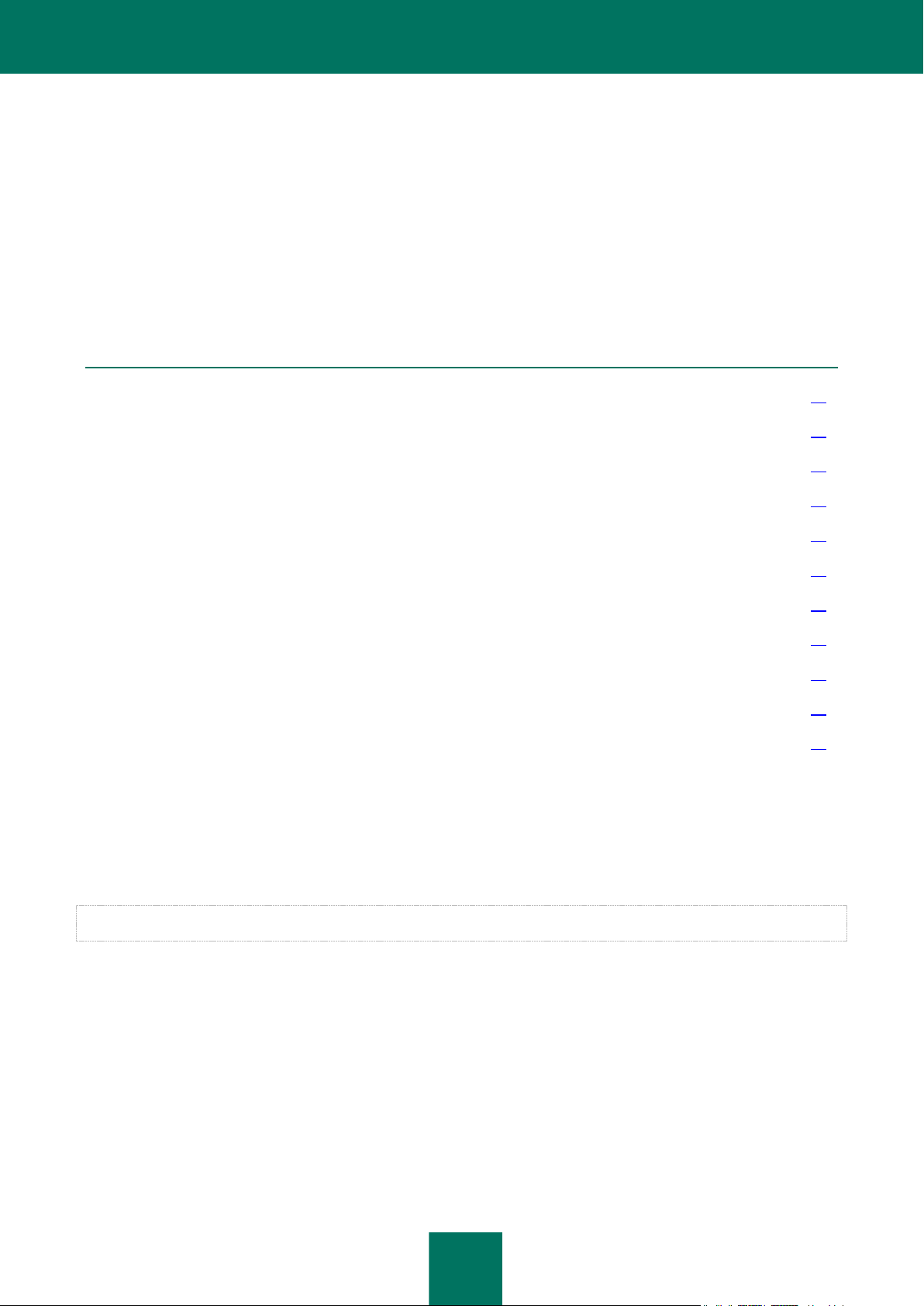

SYMBOLE UND STILKONVENTIONEN

Im Text des Dokumentes finden Sie Symbole, auf die Sie besonders achten sollten, - Warnungen, Hinweise, Beispiele.

Für die Hervorhebung bestimmter Elemente werden bedingte Bezeichnungen verwendet. Die bedingten Bezeichnungen

und Beispiele ihrer Nutzung sind in der unten stehenden Tabelle dargestellt.

Page 10

A D M I N I S T R A T O R H A N D B U CH

10

TEXTBEISPIEL

BESCHREIBUNG

Beachten Sie, dass...

Warnungen sind rot hervorgehoben und eingerahmt.

Warnungen informieren darüber, dass unerwünschte Aktionen möglich sind, die

zu Datenverlust oder zu Störungen bei der Arbeit der Software oder des

Betriebssystems führen können.

Wir empfehlen,... zu verwenden

Anmerkungen sind eingerahmt.

Hinweise können nützliche Tipps, Empfehlungen und spezielle Parameterwerte

enthalten oder sich auf wichtige Sonderfälle bei der Arbeit mit dem Programm

beziehen.

Beispiel:

...

Beispiele befinden sich in gelb unterlegten Blöcken und sind mit "Beispiel"

überschrieben.

Updates sind...

Es entsteht das Ereignis veraltete

Datenbanken.

Kursiv sind die folgende Elemente des Textes hervorgehoben:

neue Termini;

Benennungen von Programmzuständen und -ereignissen.

Betätigen Sie die Schaltfläche

ENTER.

Betätigen Sie die Kombination der

Schaltflächen ALT+F4.

Bezeichnungen von Tasten sind halbfett und in Großbuchstaben geschrieben.

Bezeichnungen von Tasten mit dem Zeichen + (Plus) bedeuten das gleichzeitige

Drücken beider Tasten. Diese Tasten sind gleichzeitig zu drücken.

Betätigen Sie die Schaltfläche

Aktivieren.

Benennungen der Oberflächenelemente des Programms, zum Beispiel der

Eingabefelder, der Menüpunkte, der Schaltflächen, sind durch halbfette Schrift

ausgezeichnet.

Um den Zeitplan zur Ausführung

der Aufgabe einzurichten, gehen

Sie wie folgt vor:

Der erste Satz einer Anleitung ist kursiv geschrieben und wird durch einen Pfeil

markiert.

In der Kommandozeile geben Sie den

Text help ein

Es erscheint folgende Mitteilung:

Bezeichnen Sie das Datum im Format

TT:MM:JJ.

Folgende Textarten werden durch eine spezielle Schriftart hervorgehoben:

Text der Kommandozeile;

Text der Mitteilungen, die vom Programm auf den Bildschirm ausgegeben

werden

Daten, die der Benutzer eingeben muss.

<Benutzername>

Variablen stehen in eckigen Klammern. Die Variable muss durch einen

entsprechenden Wert ersetzt werden. Dabei fallen die eckigen Klammern weg.

Tabelle 1. Symbole und Stilkonventionen

Page 11

11

INFORMATIONSQUELLEN ZUM PROGRAMM

IN DIESEM ABSCHNITT

Selbständige Informationssuche ..................................................................................................................................... 11

Meinungsaustausch über Kaspersky-Lab-Programme im Forum.................................................................................... 12

Kontaktaufnahme mit der Vertriebsabteilung .................................................................................................................. 12

Kontaktaufnahme mit der Abteilung für Lokalisierung und technische Dokumentation ................................................... 12

Dieser Abschnitt enthält die Beschreibung der Informationsquellen zum Programm sowie Informationen über Webseiten,

die Sie zur Erörterung des Programms nutzen können.

Sie können je nach Dringlichkeit und Wichtigkeit Ihrer Frage eine passende Quelle wählen.

SELBSTÄNDIGE INFORMATIONSSUCHE

Sie können folgende Quellen für die selbständige Suche nach Informationen über das Programm verwenden:

Seite auf der Webseite von Kaspersky Lab

Seite auf der Webseite des Technischen Supports (Wissensdatenbank)

elektronisches Hilfesystem;

Dokumentation.

Wenn Sie keine Lösung für Ihr Problem finden, können Sie sich an den Technischen Support von Kaspersky Lab

wenden (s. Abschnitt "Technischer Service am Telefon" auf S. 118).

Für die Nutzung der Informationsquellen auf der Webseite von Kaspersky Lab ist ein Internetzugang notwendig.

Seite auf der Website von Kaspersky Lab

Die Website von Kaspersky Lab enthält eine gesonderte Seite für jedes Programm.

Auf der Seite (http://www.kaspersky.com/de/security-microsoft-exchange-servers) finden Sie allgemeine Informationen

über das Programm, seine Funktionsmöglichkeiten und -besonderheiten.

Die Seite http://www.kaspersky.de enthält einen Link zum Internet-Shop. Darin können Sie das Programm erwerben

oder das Nutzungsrecht für das Programm verlängern.

Seite auf der Website des Technischen Supports (Wissensdatenbank)

Die Wissensdatenbank ist ein Teil der Website des Technischen Supports, dort stehen Empfehlungen zur Anwendung

von Kaspersky-Lab-Programmen bereit. Die Wissensdatenbank besteht aus Informationsartikeln, die nach Themen

gruppiert sind.

Auf der Seite des Programms in der Wissensdatenbank (http://support.kaspersky.com/de/exchange/security8.0) finden

Sie Artikel, die nützliche Informationen, Empfehlungen und Antworten auf häufig gestellte Fragen zum Erwerb, zur

Installation und Anwendung des Programms enthalten.

Page 12

A D M I N I S T R A T O R H A N D B U CH

12

Diese Artikel enthalten nicht nur Antworten zur Verwendung von Kaspersky Security, sondern auch zu anderen

Programmen von Kaspersky Lab sowie Neuheiten des Technischen Supports.

Elektronisches Hilfesystem

Zum elektronischen Hilfesystem des Programms gehören die Hilfedateien.

Die Kontexthilfe bietet Informationen über die einzelnen Programmfenster: Liste und Beschreibung der Einstellungen und

Links zu den Aufgaben, für die diese Einstellungen verwendet werden.

Die vollständige Hilfe informiert darüber, wie man den Schutz verwaltet, Programmeinstellungen anpasst und enthält

Lösungen zu den Benutzeraufgaben.

Dokumentation

Auf der Website von Kaspersky Lab (http://www.kaspersky.de/product-updates/microsoft-exchange-server-antivirus)

können Sie Dokumente herunterladen, mit deren Hilfe Sie das Programm auf den Computern eines

Unternehmensnetzwerks installieren und aktivieren, die Programmeinstellungen anpassen sowie Informationen über die

grundlegenden Funktionen des Programms erhalten können.

MEINUNGSAUSTAUSCH ÜBER KASPERSKY-LABPROGRAMME IM FORUM

Wenn Ihre Frage keine sofortige Antwort erfordert, können Sie sie mit den Spezialisten von Kaspersky Lab und mit

anderen Anwendern in unserem Forum unter der Adresse http://www.kaspersky.de/forum diskutieren.

Im Forum können Sie bereits veröffentlichte Themen nachlesen, eigene Kommentare verfassen und neue Themen zur

Diskussion stellen.

KONTAKTAUFNAHME MIT DER VERTRIEBSABTEILUNG

Wenn Sie Fragen zu Programmauswahl, -erwerb oder Verlängerung der Programmnutzungsdauer haben, können Sie

unsere Fachleute aus der Vertriebsabteilung über einen der folgenden Wege ansprechen:

Rufen Sie unser Zentralbüro in Moskau (http://www.kaspersky.de/contacts) an.

Schicken Sie ihre Frage per E-Mail an sales@kaspersky.com.

Die Kommunikation erfolgt in Russisch und Englisch.

KONTAKTAUFNAHME MIT DER ABTEILUNG FÜR

LOKALISIERUNG UND TECHNISCHE DOKUMENTATION

Zur Kontaktaufnahme mit der Dokumentationsabteilung muss eine E-Mail an docfeedback@kaspersky.com gesendet

werden. Geben Sie folgenden Betreff an: "Kaspersky Help Feedback: Kaspersky Security 8.0 für Microsoft Exchange

Servers".

Page 13

13

KASPERSKY SECURITY 8.0 FÜR

MICROSOFT EXCHANGE SERVER

Kaspersky Security 8.0 für Microsoft Exchange Server ist ein Programm zum Schutz von E-Mail-Servern unter Microsoft

Exchange Server vor Viren, Trojanern, Würmern und anderen Bedrohungen, die über eingehende E-Mails auf den

Computer gelangen können, sowie vor Spam und Phishing.

Kaspersky Security schützt die E-Mail-Server Ihres Unternehmens vor Spam. Unerwünschte E-Mails müssen also nicht

mehr von jedem Mitarbeiter von Hand gelöscht werden.

Kaspersky Security schützt E-Mail-Postfächer, öffentliche Ordner und den gesamten E-Mail-Verkehr über den Microsoft

Exchange Server vor schädlichen Programmen, Spam und Phishing-Versuchen. Dabei wird der gesamte E-Mail-

Datenverkehr, der den geschützten Microsoft Exchange Server passiert, untersucht.

Kaspersky Security bietet Ihnen folgende Möglichkeiten:

Prüfung des E-Mail-Datenverkehrs, der eingehenden, ausgehenden und auf dem Microsoft Exchange Server

gespeicherten Nachrichten (auch in öffentlichen Ordnern) auf schädliche Objekte. Bei der Prüfung wird nicht nur

die Nachricht selbst, sondern auch alle Anhänge bearbeitet. Je nach den gewählten Programmeinstellungen

werden die gefundenen schädlichen Objekte desinfiziert oder gelöscht und der Benutzer erhält eine

entsprechende Meldung.

Filterung des E-Mail-Verkehrs auf unerwünschte E-Mails (Spam). Durch das Anti-Spam-Modul wird der

gesamte E-Mail-Verkehr auf unerwünschte E-Mails geprüft. Mit Anti-Spam können Sie außerdem "Blacklists"

und "Whitelists" für E-Mail-Absenderadressen anlegen sowie unterschiedlich hohe Sicherheitsstufen zur

Spamprüfung von E-Mails einstellen.

E-Mail-Datenverkehr auf Phishing- und schädliche Links prüfen.

Speichern von Kopien infizierter und verdächtiger Objekte (E-Mail-Nachrichten und Anlagen), sowie Spam-

Nachrichten im Backup-Ordner vor dem Desinfizieren bzw. Löschen, um sie später wiederherstellen zu können,

was Informationsverluste ausschließt. Schnelle Suche nach Kopien der Ursprungsdateien über

benutzerdefinierte Filter.

Benachrichtigung von Absendern, Empfängern und Virenschutzadministratoren über infizierte E-Mail-

Nachrichten.

Zentrale Verwaltung einheitlicher Einstellungen in der Gruppe der Sicherheitsserver durch Profile.

Führung von Ereignisjournalen, Statistiken und periodische Berichterstattung zur Funktion des Programms.

Berichte können nach voreingestellten Zeitplänen oder ad-hoc auf Benutzeranfrage erstellt werden.

Programmeinstellungen können individuell je nach Menge und Art des durchlaufenden E -Mail-Verkehrs

konfiguriert werden, z.B. durch das Festlegen der maximalen Zeit für Verbindungen zur Effizienzsteigerung bei

der Untersuchung.

Wahlmöglichkeit zwischen automatischen und manuellen Programmupdates für Kaspersky Security. Als

Updatequellen können die FTP-Server und HTTP-Updateserver von Kaspersky Lab über das Internet,

lokale bzw. Netzwerkordner mit den aktuellen Updates oder auch benutzerdefinierte FTP-Server und HTTPServer dienen.

Prüfung älterer (früher geprüfter) E-Mail-Nachrichten auf neuere Viren anhand voreingestellter Zeitpläne. Diese

Prüfung wird im Hintergrund ausgeführt und beeinträchtigt die Leistung des E-Mail-Servers nur geringfügig.

Virenschutz auf Ordnerebene aufgrund der erstellten Liste der zu schützenden Speicherordner.

Page 14

A D M I N I S T R A T O R H A N D B U CH

14

IN DIESEM ABSCHNITT

Lieferumfang ................................................................................................................................................................... 14

Hardware- und Softwarevoraussetzungen ...................................................................................................................... 14

LIEFERUMFANG

Sie können Kaspersky Security über die Internet-Shops von Kaspersky Lab (beispielsweise http://www.kaspersky.de,

Bereich Internet-Shop) oder bei unseren Vertriebspartnern kaufen.

Kaspersky Security gehört zum Lieferumfang der Programme Kaspersky Security für Mailserver und Kaspersky Total

Security.

Nach dem Erwerb der Lizenz für Kaspersky Security erhalten Sie an Ihre E-Mail-Adresse einen Link zugesendet, unter

dem Sie das Programm auf der Website des Online-Shops zusammen mit der Schlüsseldatei für das Programm

herunterladen können, bzw. es wird eine CD mit dem Installationspaket des Programms bereitgestellt, die

Programmdateien enthält.

Lesen Sie bitte vor dem Öffnen des Umschlags mit der CD den Lizenzvertrag aufmerksam durch.

Ausführliche Informationen zum Kauf und Lieferumfang erhalten Sie bei unserer Vertriebsabteilung

sales@kaspersky.com.

HARDWARE- UND SOFTWAREVORAUSSETZUNGEN

Für die ordnungsgemäße Funktion von Kaspersky Security muss der Computer die nachstehenden Hardware- und

Softwarevoraussetzungen erfüllen.

Hardwarevoraussetzungen

Hardwarevoraussetzungen für die Installation des Sicherheitsservers entsprechen den Hardwarevoraussetzungen des

zu schützenden Microsoft Exchange Servers. Je nach gewählter Programmkonfiguration und Funktionsmodus kann es

sein, dass sehr viel Speicherplatz auf dem lokalen Datenträger für den Backup-Ordner und andere Hilfsverzeichnisse

benötigt wird (bei Verwendung der standardmäßigen Voreinstellungen kann der Backup-Ordner bis zu 5120 MB

belegen). Zusammen mit dem Sicherheitsserver wird auch die Management-Konsole installiert.

Die Management-Konsole kann auch separat vom Sicherheitsserver installiert werden. Hardwarevoraussetzungen für

die separate Installation der Management-Konsole:

Prozessor Intel® Pentium® 400 MHz oder höher (empfohlen werden 1000 MHz);

256 MB Arbeitsspeicher

500 MB freier Speicherplatz auf dem lokalen Datenträger für die Installation.

Softwarevoraussetzungen

Für die Installation des Sicherheitsservers ist eines der folgenden Betriebssysteme erforderlich:

Microsoft Windows Server® 2012 R2

Microsoft Windows Server 2012

Page 15

K A S P E R S K Y S E C U R I T Y 8 . 0 F Ü R M IC R O S O F T E X C H A N G E S E R V E R

15

Microsoft Small Business Server 2011

Microsoft Windows Server 2008 R2 Enterprise Edition Service Pack 1

Microsoft Windows Server 2008 R2 Standard Edition Service Pack 1

Microsoft Windows Server 2008 x64 Enterprise Edition Service Pack 2

Microsoft Windows Server 2008 x64 Standard Edition Service Pack 2

Microsoft Small Business Server 2008 Standard x64

Microsoft Small Business Server 2008 Premium x64

Microsoft Essential Business Server 2008 Standard x64

Microsoft Essential Business Server 2008 Premium x64

Microsoft Windows Server 2003 x64 R2 Enterprise Edition Service Pack 2

Microsoft Windows Server 2003 x64 R2 Standard Edition Service Pack 2

Microsoft Windows Server 2003 x64 Enterprise Edition Service Pack 2

Microsoft Windows Server 2003 x64 Standard Edition Service Pack 2.

Für die Installation des Sicherheitsservers ist folgende Software erforderlich:

Einer der folgenden Mail-Server:

Microsoft Exchange Server 2007 x64 Service Pack 3 oder Microsoft Exchange Server 2010 Service Pack

1, die in mindestens einer der folgenden Rollen installiert sind: Hub Transport, Mailbox oder Edge

Transport;

Microsoft Exchange Server 2013, installiert in der Rolle Mailbox-Server.

Microsoft .NET Framework 3.5 Service Pack 1.

Eines der folgenden Datenbanksysteme:

Microsoft SQL Server® 2012

Microsoft SQL Server 2012 Express

Microsoft SQL Server 2008 R2 Enterprise Edition

Microsoft SQL Server 2008 R2 Standard Edition

Microsoft SQL Server 2008 R2 Express Edition

Microsoft SQL Server 2008 Enterprise Edition

Microsoft SQL Server 2008 Standard Edition

Microsoft SQL Server 2008 Express Edition

Microsoft SQL Server 2005 Enterprise Edition

Microsoft SQL Server 2005 Standard Edition

Microsoft SQL Server 2005 Express Edition.

Page 16

A D M I N I S T R A T O R H A N D B U CH

16

Für die Installation der Management-Konsole ist eines der folgenden Betriebssysteme erforderlich:

Microsoft Windows® 8.1

Microsoft Windows Server 2012 R2

Microsoft Windows Server 2012

Microsoft Windows 8

Microsoft Windows 8 x64

Microsoft Small Business Server 2011

Microsoft Windows 7 Professional

Microsoft Windows 7 Professional x64

Microsoft Windows 7 Enterprise

Microsoft Windows 7 Enterprise x64

Microsoft Windows 7 Ultimate

Microsoft Windows 7 Ultimate x64

Microsoft Windows Server 2008 R2 Enterprise Edition Service Pack 1

Microsoft Windows Server 2008 R2 Standard Edition Service Pack 1

Microsoft Small Business Server 2008 Standard

Microsoft Small Business Server 2008 Premium

Microsoft Essential Business Server 2008 Standard;

Microsoft Essential Business Server 2008 Premium

Microsoft Windows Server 2008 x64 Enterprise Edition Service Pack 2

Microsoft Windows Server 2008 x64 Standard Edition Service Pack 2

Microsoft Windows Server 2008 Enterprise Edition Service Pack 2

Microsoft Windows Server 2008 Standard Edition Service Pack 2

Microsoft Windows Vista®

Microsoft Windows Vista х64

Microsoft Windows Server 2003 x64 R2 Standard Edition

Microsoft Windows Server 2003 x64 R2 Enterprise Edition

Microsoft Windows Server 2003 R2 Standard Edition

Microsoft Windows Server 2003 R2 Enterprise Edition

Microsoft Windows Server 2003 x64 Service Pack 2

Page 17

K A S P E R S K Y S E C U R I T Y 8 . 0 F Ü R M IC R O S O F T E X C H A N G E S E R V E R

17

Microsoft Windows Server 2003 Service Pack 2

Microsoft Windows XP Service Pack 3

Microsoft Windows XP x64 Service Pack 2.

Für die Installation der Management-Konsole ist folgende Software erforderlich:

Microsoft Management Console 3.0

Microsoft .NET Framework 3.5 Service Pack 1.

Page 18

18

PROGRAMMARCHITEKTUR

Kaspersky Security besteht aus folgenden beiden Hauptkomponenten:

Der Sicherheitsserver wird auf dem Microsoft Exchange Server installiert. Er filtert den gesamten E-Mail-

Verkehr auf Spam und gewährleistet den Schutz gegen Viren. Der Sicherheitsserver empfängt eingehende E -

Mails auf dem Microsoft Exchange Server und prüft sie jeweils auf Viren und Spam mithilfe der eingebauten

Module Anti-Virus und Anti-Spam. Im Falle der Vireninfektion einer eingegangenen E-Mail oder darin

vorhandenen Spams werden vom Programm die Aktionen an der Nachricht ausgeführt, die durch die Anti-Virenund Anti-Spam-Parameter vorgegeben sind.

Zum Lieferumfang des Sicherheitsservers gehören folgende Mo dule: das Abfangmodul für E-Mails, Anti-Virus

(s. S. 59), Anti-Spam (s. S. 73) sowie das Modul zur internen Programmsteuerung und Integritätskontrolle.

Die Management-Konsole ist ein spezielles autonomes Tool unter Verwendung der MMC 3.0. Über die

Management-Konsole können Sie Listen von geschützten Microsoft Exchange Servern anlegen und die

Sicherheitsserver verwalten. Die Management-Konsole kann sowohl auf dem Microsoft Exchange Server selbst

als auch zusammen mit dem Sicherheitsserver auf einem Remotecomputer installiert werden.

Zur korrekten Ausführung des Programms ist eine spezielle Datenbank erforderlich, die von Microsoft SQL Server

gesteuert wird, der Datenbank für den Backup-Ordner und Statistik (im Folgenden auch als Datenbank bezeichnet), In

dieser Datenbank werden vom Programm Backup-Daten und Statistikdaten über die Programmausführung gespeichert.

Für ausführliche Informationen über die Programmarchitektur, s. Installationshandbuch für Kaspersky Security 8.0 für

Microsoft Exchange Server.

Page 19

19

PROGRAMMOBERFLÄCHE

IN DIESEM ABSCHNITT

Das Hauptfenster der Management-Konsole .................................................................................................................. 19

Der Baum der Management-Konsole .............................................................................................................................. 20

Die Ergebnisleiste ........................................................................................................................................................... 21

Die Schnellauswahlleiste ................................................................................................................................................. 21

Kontextmenü ................................................................................................................................................................... 22

Die Management-Konsole enthält die Oberfläche zur Programmverwaltung. Sie ist ein spezielles, separates Tool und in

die MMC integriert.

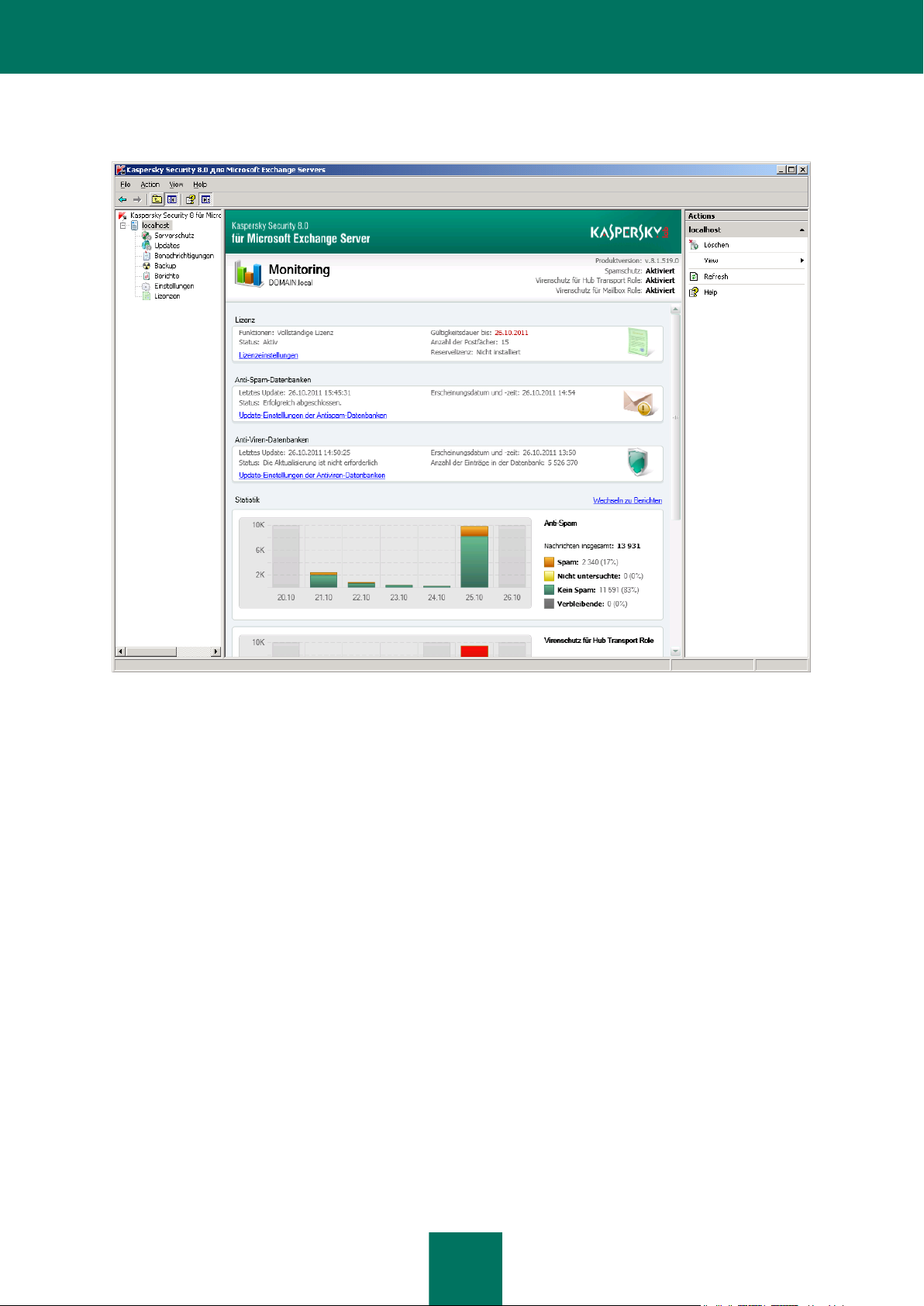

DAS HAUPTFENSTER DER MANAGEMENT-KONSOLE

Das Hauptfenster der Management-Konsole (s. Abb. unten) enthält folgende Elemente:

Menü. Über der Werkzeugleiste. Das Menü ermöglicht die Verwaltung von Dateien und Fenstern sowie den

Zugang zum Hilfe-System.

Werkzeugleiste. Im oberen Bereich des Hauptfensters. Über die Schaltflächen der Werkzeugleiste können Sie

einige der am häufigsten verwendeten Programmfunktionen direkt aufrufen.

Der Baum der Management-Konsole. Er befindet sich im linken Bereich des Hauptfensters. In der

Konsolenstruktur können Sie Profile, verbundene Sicherheitsserver und festgelegte Einstellungen für Kaspersky

Security einsehen. Profile, verbundene Sicherheitsserver und festgelegte Einstellungen für Kaspersky Security

werden als Knoten angezeigt.

Die Ergebnisleiste. Sie befindet sich im rechten Bereich des Hauptfensters. Die Ergebnisleiste hängt von dem

in der Struktur der Management-Konsole ausgewählten Knoten ab.

Page 20

A D M I N I S T R A T O R H A N D B U CH

20

Die Schnellauswahlleiste. Sie befindet sich rechts von der Ergebnisleiste. In der Schnellauswahlleiste können

Aktionen für den ausgewählten Knoten ausgeführt werden.

Abbildung 1. Programmhauptfenster

DER BAUM DER MANAGEMENT-KONSOLE

Die Struktur der Management-Konsole ist für die Darstellung der Struktur der Profile, der Microsoft Exchange Server

sowie der verschachtelten Knoten bestimmt, die für die Verwaltung der Programmfunktionen vorgesehen sind.

Die Management-Konsole wird im Baum der MMS-Konsole mit dem Wurzelknoten Kaspersky Security 8.0 für

Microsoft Exchange Server dargestellt. Sie enthält die untergeordneten Knoten Profile und <Servername>.

Der Knoten Profile enthält Knoten mit den Namen aller im Programm erstellten Profile, die als Knoten <Profilname>

angezeigt werden. Jeder Knoten <Profilname> enthält einen Knoten Server, in dem untergeordnete Knoten mit den

Namen der Microsoft Exchange Server angezeigt werden.

Der Knoten <Servername> wird für jeden der geschützten Microsoft Exchange Server angezeigt, mit dem die

Management-Konsole verbunden wird. So kann die Struktur der Management-Konsole mehrere Knoten mit den Namen

der Microsoft Exchange Server enthalten.

Für jeden Knoten <Profilname>, jeden Knoten <Servername> und jeden untergeordneten Knoten <Servername> im

Knoten Server in der Struktur der Management-Konsole werden folgende untergeordnete Knoten angezeigt, die für die

Verwaltung der Programmfunktionen vorgesehen sind.

Serverschutz - Steuerung des Schutzes des E-Mail-Verkehrs gegen schädliche Objekte und Spam.

Updates - Verwaltung von Updates für die Programm-Datenbanken.

Page 21

P R O G RA M M O B E R F L Ä C H E

21

KNOTEN

LINK

ZWECK DES LINKS

Kaspersky Security 8.0 für

Microsoft Exchange Server

Mit Server verbinden

Das Fenster Mit Server verbinden wird

geöffnet.

Diagnosetool aktivieren

Protokollierung der Management-Konsole

wird gestartet.

Profile

Profil hinzufügen

Das Fenster Neues Profil erstellen wird

geöffnet.

<Profilname>

Server hinzufügen

Den Konfigurationsassistenten zum

Hinzufügen des Sicherheitsservers ins Profil

öffnen.

Umbenennen

Das Fenster Profil umbenennen wird

geöffnet.

Löschen

Profil wird gelöscht.

Server

Server hinzufügen

Den Konfigurationsassistenten zum

Hinzufügen des Sicherheitsservers ins Profil

öffnen.

Profile → <Name des

Sicherheitsservers>

Aus dem Profil löschen

Den Sicherheitsserver aus dem Profil

löschen.

Kaspersky Security 8.0 für

Microsoft Exchange Server →

<Name des Sicherheitsserver>

Server löschen

Löscht den Sicherheitsserver in der

Strukturansicht der Management-Konsole.

Update

Anti-Viren-Datenbanken

aktualisieren

Anti-Viren-Datenbanken aktualisieren.

Anti-Spam-Datenbanken

aktualisieren

Anti-Spam-Datenbanken aktualisieren.

Benachrichtigungen - Einstellungen für Benachrichtigungen des Administrators und anderer Interessenten

über Ereignisse, die bei der Arbeit des Programms eingetreten sind.

Backup – Einstellungen für den Backup-Ordner anpassen und die Arbeit mit den darin gespeicherten Objekte.

Berichte – Einstellungen der Berichte über die Programmausführung anpassen (ist für untergeordnete Knoten

<Servername> im Knoten Server nicht verfügbar).

Einstellungen - Anpassung der Haupteinstellungen für die Arbeit des Programms.

Lizenzierung - Informationen über die hinzugefügten Schlüssel sowie über die Ergänzung und das Löschen

von Schlüsseln.

DIE ERGEBNISLEISTE

In der Ergebnisleiste werden Informationen über den aktuellen Schutzstatus der Microsoft Exchange Server sowie über

Kaspersky Security und die Programmeinstellungen dargestellt.

Das Aussehen der Ergebnisleiste hängt von dem im Baum der Management-Konsole ausgewählten Knoten ab.

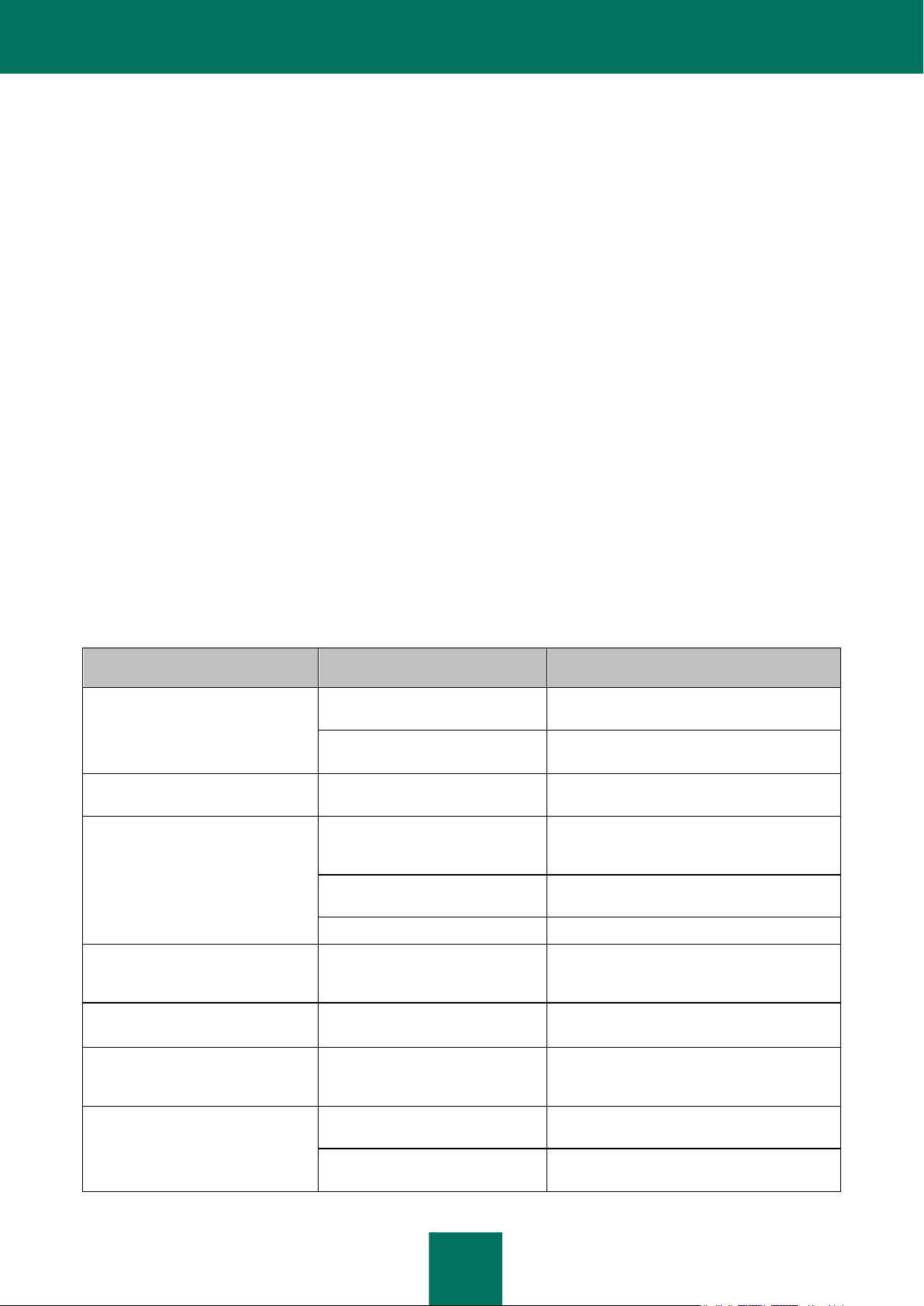

DIE SCHNELLAUSWAHLLEISTE

Die Sammlung von Links, die auf der Schnellauswahlleiste angezeigt werden, hängt vom aktuell im Baum der

Management-Konsole ausgewählten Knoten ab. Außer den Standardpunkten der MMC-Konsole enthält die

Schnellauswahlleiste Links, die zur Arbeit mit dem ausgewählten Knoten verwendet werden (s. Tabelle unten).

Tabelle 2. Links der Schnellauswahlleiste

Page 22

A D M I N I S T R A T O R H A N D B U CH

22

KNOTEN

LINK

ZWECK DES LINKS

Benachrichtigungen

Versandeinstellungen für

Benachrichtigungen

Öffnet das Fenster Versandeinstellungen

für Benachrichtigungen.

KNOTEN

MENÜPUNKT

ZWECK DES MENÜPUNKTES

Kaspersky Security 8.0 für

Microsoft Exchange Server

Mit Server verbinden

Das Fenster Mit Server verbinden wird

geöffnet.

Diagnosetool aktivieren

Protokollierung der Management-Konsole

wird gestartet.

Profile

Profil hinzufügen

Das Fenster Neues Profil erstellen wird

geöffnet.

<Profilname>

Server hinzufügen

Den Konfigurationsassistenten zum

Hinzufügen des Sicherheitsservers ins Profil

öffnen.

Umbenennen

Das Fenster Profil umbenennen wird

geöffnet.

Löschen

Profil wird gelöscht.

Server

Server hinzufügen

Den Konfigurationsassistenten zum

Hinzufügen des Sicherheitsservers ins Profil

öffnen.

Profile → <Name des

Sicherheitsservers>

Aus dem Profil löschen

Den Sicherheitsserver aus dem Profil

löschen.

Kaspersky Security 8.0 für

Microsoft Exchange Server →

<Name des Sicherheitsserver>

Server löschen

Löscht den Sicherheitsserver in der

Strukturansicht der Management-Konsole.

Update

Anti-Viren-Datenbanken

aktualisieren

Anti-Viren-Datenbanken aktualisieren.

Anti-Spam-Datenbanken

aktualisieren

Anti-Spam-Datenbanken aktualisieren.

Benachrichtigungen

Versandeinstellungen für

Benachrichtigungen

Öffnet das Fenster Versandeinstellungen

für Benachrichtigungen.

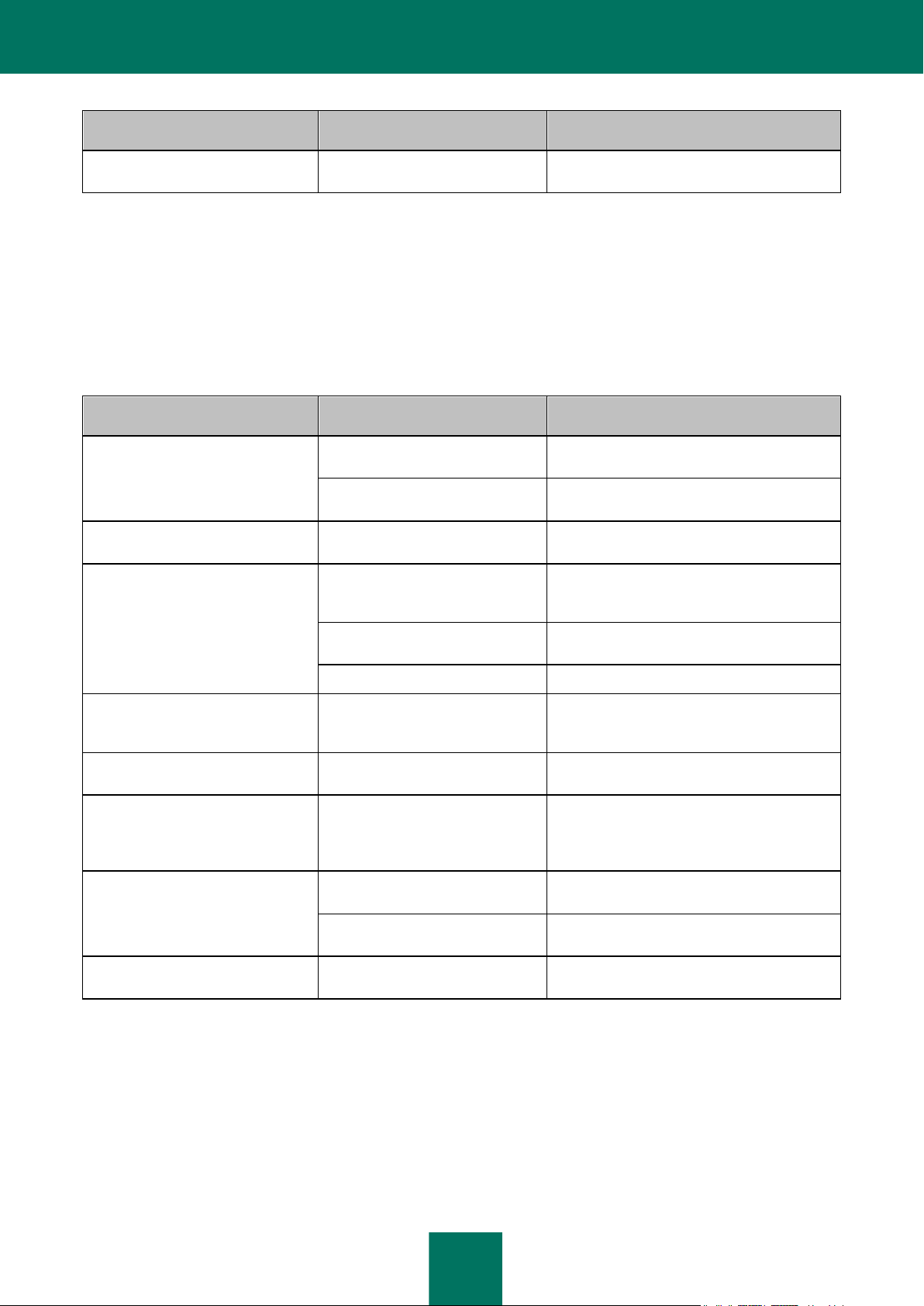

DAS KONTEXTMENÜ

Jede Kategorie der Knoten hat in der Strukturansicht der Management-Konsole ihr eigenes Kontextmenü, das sich über

einen Klick mit der rechten Maustaste aufrufen lässt.

Außer den Standardpunkten des MMC-Kontextmenüs enthält es Menüpunkte zur Arbeit mit dem ausgewählten Knoten

(s. Tabelle unten).

Tabelle 3. Elemente des Kontextmenüs von Knoten der Management-Konsole

Page 23

23

DIE LIZENZIERUNG DES PROGRAMMS

IN DIESEM ABSCHNITT

Über den Lizenzvertrag ................................................................................................................................................... 23

Über die Lizenz ............................................................................................................................................................... 23

Lizenzierungsschemas .................................................................................................................................................... 24

Über die Schlüsseldatei................................................................................................................................................... 24

Über die Bereitstellung von Daten ................................................................................................................................... 25

Hinterlegen eines Schlüssels .......................................................................................................................................... 26

Informationen über Schlüssel anzeigen .......................................................................................................................... 27

Ersetzen des Schlüssels ................................................................................................................................................. 28

Löschen des Schlüssels .................................................................................................................................................. 29

Benachrichtigung bei Ablauf der Lizenz anpassen .......................................................................................................... 29

Besonderheiten der Lizenzierung für Sicherheitsserver des Profils ................................................................................ 30

Dieser Abschnitt enthält die Informationen über die Grundlagen der Programmaktivierung. In diesem Abschnitt erhalten

Sie Informationen über das Ziel des Lizenzvertrages, Aktivierungsverfahren des Programms, sowie über die

Verlängerung der Laufzeit der Lizenz.

In diesem Abschnitt finden Sie ebenso Anleitungen zur Verwendung von Schlüsseln, zur Einrichtung von

Benachrichtigungen über den Ablauf der Lizenz und zum Erstellen einer Liste geschützter E-Mail-Postfächer und

Backups.

ÜBER DEN LIZENZVERTRAG

Der Lizenzvertrag ist ein rechtsgültiger Vertrag zwischen Ihnen und Kaspersky Lab ZAO. Er bestimmt die

Nutzungsbedingungen für das Programm.

Lesen Sie den Lizenzvertrag sorgfältig, bevor Sie beginnen, mit dem Programm zu arbeiten.

Wenn Sie bei der Programminstallation den Lizenzbedingungen zustimmen, gilt Ihr Einverständnis mit den

Lizenzbedingungen als erteilt. Falls Sie dem Lizenzvertrag nicht zustimmen, müssen Sie die Programminstallation

abbrechen oder die Programmverwendung unterlassen.

ÜBER DIE LIZENZ

Eine Lizenz begründet ein zeitlich begrenztes Nutzungsrecht für ein Programm, das Ihnen auf Basis eines

Lizenzvertrags überlassen wird.

Page 24

A D M I N I S T R A T O R H A N D B U CH

24

Die Lizenz enthält die Berechtigung zur Nutzung folgender Leistungen:

Verwendung des Programms zum Schutz einer bestimmten Anzahl von E-Mail-Postfächern

Kontaktaufnahme mit dem Technischen Support von Kaspersky Lab

Nutzung sonstiger von Kaspersky Lab oder den Vertriebspartnern angebotenen Leistungen während der

Gültigkeitsdauer der Lizenz

Der Umfang der verfügbaren Leistungen und die Nutzungsdauer für das Programm sind vom Lizenztyp abhängig.

Es sind folgende Lizenztypen vorgesehen:

Testlizenz – kostenlose Lizenz zum Testen des Programms.

Eine Testlizenz hat üblicherweise nur eine kurze Gültigkeitsdauer. Nach Ablauf der Testlizenz stellt Kaspersky

Security alle Funktionen ein. Es muss eine kommerzielle Lizenz gekauft werden, um das Programm weiterhin

zu verwenden.

Kommerzielle Lizenz – kostenpflichtige Lizenz mit beschränkter Gültigkeitsdauer, die beim Kauf zusammen mit

dem Programm erworben wird.

Nach Ablauf der kommerziellen Lizenz funktioniert das Programm auch weiterhin, jedoch lediglich mit

eingeschränktem Funktionsumfang. Sie können weiterhin alle Programmkomponenten verwenden, al lerdings

nur mit den Datenbanken, die beim Ablauf der Lizenz installiert waren. Um Kaspersky Security weiterhin mit der

vollen Funktionalität zu verwenden, muss die kommerzielle Lizenz verlängert werden.

Es wird empfohlen, die Gültigkeitsdauer einer Lizenz spätestens dann zu verlängern, wenn die aktive Lizenz

abläuft. Nur so lässt sich ein optimaler Antiviren- und Spam-Schutz für Ihren Computer gewährleisten.

LIZENZIERUNGSSZENARIEN

Je nachdem, welche Variante für die Programminstallation verwendet wurde, müssen Sie die Schlüssel gemäß den

Lizenzierungsschemas hinzufügen:

Wenn das Programm auf einzelnen Microsoft Exchange Servern verwendet wird, muss für jeden Server ein

separater Schlüssel hinterlegt werden.

Wenn das Programm auf einem Cluster von Microsoft Exchange Servern verwendet wird, genügt die

Hinterlegung eines einzigen Schlüssels, der für den gesamten Cluster gilt.

Wenn das Programm auf Microsoft Exchange Servern einer DAG verwendet wird, genügt es, einen einzigen

Schlüssel zu hinterlegen, der für die gesamte DAG gilt.

Wenn Sie Profile zur Verwaltung von mehreren Sicherheitsservern verwenden, müssen Sie einen Schlüssel für

das Profil hinzufügen, der für alle Sicherheitsserver des Profils gilt (s. Abschnitt "Besonderheiten der

Lizenzierung für Sicherheitsservern des Profils" auf S. 30).

ÜBER DIE SCHLÜSSELDATEI

Die Schlüsseldatei ist eine Datei des Typs „xxxxxxxx.key“. Sie können das Programm nur bei Vorhandensein von der

Schlüsseldatei verwenden.

Die Schlüsseldatei enthält folgende Informationen:

Schlüssel – eine einzigartige Folge von Buchstaben und Ziffern. Der Schlüssel wird, beispielsweise, für den

Erhalt von technischer Unterstützung durch Kaspersky Lab verwendet.

Erstellungsdatum der Schlüsseldatei.

Page 25

D IE L I Z E N Z IE RU N G D E S P R O G R A M MS

25

Gültigkeitsdauer der Lizenz - Dauer der nützlichen Verwendung der Software, die im Lizenzzertifikat angegeben

ist.

Die Gültigkeitsdauer der Lizenz endet nicht später als die Gültigkeitsdauer der Schlüsseldatei, mit der der aktive

Schlüssel hinzugefügt wurde.

Gültigkeitsdauer der Schlüsseldatei – bestimmter Zeitraum ab Erstellung der Schlüsseldatei. Die

Gültigkeitsdauer der Datei kann mehrere Jahre betragen. Die Verwendung des Programms mit dem

entsprechenden Schlüssel ist nur bis zum Ablauf dieses Zeitraums möglich.

ÜBER DIE BEREITSTELLUNG VON DATEN

Bei einer Zustimmung zur Teilnahme an Kaspersky Security Network (s. Abschnitt "Teilnahme am Kaspersky Security

Network" auf S. 61) werden an Kaspersky Lab automatisch folgende Informationen gesendet, die während der

Ausführung von Kaspersky Internet Security auf dem Computer gesammelt wurden:

Programmname

Programmtyp

Programmversion

Identifikator der Programminstallation

Version des Betriebssystems

Version des Updatepakets für das Betriebssystem

Sprache des Betriebssystems

IP-Adresse des Microsoft Exchange Servers, auf dem Kaspersky Security installiert ist

IP-Adresse des Absenders einer möglicherweise infizierten E-Mail

Kontrollsummen (MD5) von den E-Mail-Adressen des Absenders einer möglicherweise infizierten Nachricht

Webadressen, die in der möglicherweise infizierten E-Mail mit den gelöschten Kennwörtern enthalten sind

Webadresse oder IP-Adresse (Versionen IPv4 und IPv6 werden unterstützt) des Phishing-Links

Kontrollsummen (MD5) zu Grafikobjekten der E-Mail

Kontrollsummen (MD5) der Namen der an die E-Mail angehängten Dateien

Datum und Uhrzeit der Herausgabe der Anti-Spam-Datenbanken

Informationen des Anti-Virus-Moduls über den Untersuchungsstatus der E-Mail

Informationen des Anti-Phishing-Moduls über den Untersuchungsstatus, einschließlich Wert der

Vertrauensebene, Gewichtung und Status

Ziel des Phishing-Angriffs (Kurzname der Organisation, Adresse der Website)

Untersuchungsstatus des Anti-Spam-Moduls

ausgelöste Kategorien der Datenbank für die Inhaltsfilterung des Anti-Spam-Moduls (vom Programm bestimmte

Themenzugehörigkeit des Textes)

Page 26

A D M I N I S T R A T O R H A N D B U CH

26

technische Informationen, die mit der Erkennungsmethode der möglicherweise infizierten E-Mail

zusammenhängen

technische Informationen, die mit der Erkennungsmethode einer E-Mail, die möglicherweise Spam enthält,

zusammenhängen

kurze Textsignaturen zum Nachrichtentext für die Filterung bekannter Spamverteiler und entsprechende

Programmentscheidungen.

Die erhaltenen Informationen werden von Kaspersky Lab in Übereinstimmung mit den gesetzlichen Anforderungen

geschützt. Kaspersky Lab verwendet die erhaltenen Informationen nur in Form einer Gesamtstatistik. Daten der

Gesamtstatistik werden automatisch aus den erhaltenen Ausgangsinformationen gebildet und enthalten keine

persönlichen oder sonstige vertraulichen Daten. Die erhaltenen Ausgangsinformationen werden verschlüsselt

gespeichert und je nach Stauung vernichtet (zweimal jährlich). Daten der Gesamtstatistik werden unbefristet gespeichert.

Die Teilnahme am Kaspersky Security Network ist freiwillig. Sie können die Teilnahme am Kaspersky Security Network

jederzeit beenden (s. Abschnitt "Einstellungen für die Untersuchung auf Spam und Phishing-Versuche anpassen" auf

S. 78). Es werden keinerlei persönliche Benutzerdaten erfasst, verarbeitet und gespeichert. Über die Daten, die das

Programm an Kaspersky Security Network weiterleitet, können Sie sich auch in der KSN-Vereinbarung informieren (s.

Abschnitt "Einstellungen für die Untersuchung auf Spam und Phishing-Versuche anpassen" auf S. 78).

HINTERLEGEN EINES SCHLÜSSELS

Sie können einen Schlüssel für einen Sicherheitsserver separat hinzufügen oder einen Schlüssel für das Profil

hinzufügen, damit die Lizenz für alle Sicherheitsserver des Profils gilt (s. Abschnitt "Besonderheiten der Lizenzierung für

Sicherheitsserver des Profils" auf S. 30).

Wenn Kaspersky Security in der Konfiguration mit einem Servercluster oder einer DAG arbeitet, genügt es, einen

Schlüssel für den gesamten Cluster oder die gesamte DAG hinzuzufügen. Sie können den Schlüssel hinzufügen, indem

Sie die Management-Konsole mit einem beliebigen Server dieses Clusters oder mit einem der Server dieser DAG

verbinden.

Gehen Sie folgendermaßen vor, um den Schlüssel für den Sicherheitsserver hinzuzufügen:

1. Wählen Sie im Baum der Management-Konsole den Knoten des Microsoft Exchange Servers.

2. Wählen Sie den Knoten Lizenzierung.

3. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Hinzufügen im

Block Aktiver Schlüssel.

Wenn Sie den Reserveschlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Hinzufügen im

Block Reserveschlüssel.

Ein Reserveschlüssel kann nur hinzugefügt werden, wenn ein aktiver Schlüssel bereits vorhanden ist.

Als Reserveschlüssel kann nur ein Schlüssel der kommerziellen Lizenz hinzugefügt werden. Der Schlüssel

einer Testlizenz kann nicht als Reserveschlüssel verwendet werden.

4. Geben Sie im sich öffnenden Fenster im Feld Dateiname den Pfad zur Schlüsseldatei ein (Dateierweiterung

*.key) und klicken Sie auf Öffnen.

Nach dem Hinzufügen des Schlüssels werden Informationen darüber im entsprechenden Block angezeigt.

Page 27

D IE L I Z E N Z IE RU N G D E S P R O G R A M MS

27

Gehen Sie folgendermaßen vor, um den Schlüssel für das Profil hinzuzufügen:

1. Im Baum der Management-Konsole öffnen Sie den Knoten Profile.

2. Erweitern Sie den Knoten des Profils, für welches Sie einen Schlüssel hinzufügen möchten.

3. Wählen Sie den Knoten Lizenzierung.

4. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Hinzufügen im

Block Aktiver Schlüssel.

Wenn Sie den Reserveschlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Hinzufügen im

Block Reserveschlüssel.

Ein Reserveschlüssel kann nur hinzugefügt werden, wenn ein aktiver Schlüssel bereits vorhanden ist.

Als Reserveschlüssel kann nur ein Schlüssel der kommerziellen Lizenz hinzugefügt werden. Der Schlüssel

einer Testlizenz kann nicht als Reserveschlüssel verwendet werden.

5. Geben Sie im sich öffnenden Fenster im Feld Dateiname den Pfad zur Schlüsseldatei ein (Dateierweiterung

*.key) und klicken Sie auf Öffnen.

Nach dem Hinzufügen des Schlüssels werden Informationen darüber im entsprechenden Block angezeigt.

INFORMATIONEN ÜBER SCHLÜSSEL ANZEIGEN

Gehen Sie folgendermaßen vor, um Informationen zu den für den Sicherheitsserver oder einen Profil hinzugefügten

Schlüsseln anzuzeigen:

1. Führen Sie in der Struktur der Management-Konsole folgende Schritte aus:

wenn Sie Informationen über Schlüssel anzeigen möchten, die für den Sicherheitsserver hinzugefügt

wurden, öffnen Sie im Knoten des Sicherheitsserver Informationen über dessen Schlüssel;

wenn Sie Informationen über Schlüssel des Profils anzeigen möchten, öffnen Sie den Knoten Profile und

öffnen Sie anschließend den Knoten des Profils, Informationen über dessen Schlüssel Sie anzeigen

möchten.

2. Wählen Sie den Knoten Lizenzierung.

In der Ergebnisleiste werden folgende Informationen zum Schlüssel angezeigt:

Status. Kann folgende Werte annehmen:

Gültige Lizenz. Die Gültigkeit der Lizenz ist nicht abgelaufen, die Programmfunktionalität ist nicht

eingeschränkt.

Demolizenz ist abgelaufen. Der Funktionsumfang von Anti-Virus und Anti-Spam ist nicht verfügbar, Update

ist verboten.

Die Lizenz ist abgelaufen. Lizenz ist abgelaufen, Update ist verboten, die KSN-Nutzung ist nicht verfügbar

(s. Abschnitt "Über zusätzliche Services, Funktionen und Spamschutztechnologien" auf S. 75).

Die Datenbanken sind beschädigt. Datenbanken von Anti -Virus oder Anti-Spam fehlen oder sind

beschädigt.

Page 28

A D M I N I S T R A T O R H A N D B U CH

28

Schlüssel fehlt; Der Funktionsumfang von Anti-Virus und Anti-Spam ist nicht verfügbar, Update ist

verboten.

Der Schlüssel wurde blockiert; Es ist nur die Funktion für Datenbank-Updates verfügbar. Der

Funktionsumfang von Anti-Virus und Anti-Spam ist nicht verfügbar.

Die Blacklist der Schlüssel ist beschädigt oder wurde nicht gefunden. Es ist nur die Funktion für Datenbank-

Updates verfügbar. Der Funktionsumfang von Anti-Virus und Anti-Spam ist nicht verfügbar.

Schlüssel. Individuelle Abfolge von Buchstaben und Ziffern.

Lizenztyp. Lizenztyp (Test, kommerziell).

Vertreter. Kontaktperson der Organisation, die den Lizenzvertrag abgeschlossen hat.

Anzahl der Benutzer. Maximale Anzahl der Programmnutzer, deren Postfach vom Programm mit diesem

Schlüssel geschützt wird.

Gültigkeitsdauer bis. Ablauffrist für die Gültigkeit der Lizenz.

ERSETZEN DES SCHLÜSSELS

Gehen Sie folgendermaßen vor, um den für den Sicherheitsserver hinzugefügten Schlüssel zu ersetzen:

1. Wählen Sie im Baum der Management-Konsole den Knoten des Microsoft Exchange Servers.

2. Wählen Sie den Knoten Lizenzierung.

3. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Ersetzen im Block

Aktiver Schlüssel.

Wenn Sie den aktiven Schlüssel ersetzen möchten, klicken Sie auf die Schaltfläche Ersetzen im Block

Reserveschlüssel.

4. Geben Sie im sich öffnenden Fenster im Feld Dateiname den Pfad zur Schlüsseldatei ein (Dateierweiterung

*.key) und klicken Sie auf Öffnen.

Nach dem Hinzufügen des Schlüssels werden Informationen darüber im entsprechenden Block angezeigt.

Gehen Sie folgendermaßen vor, um den für das Profil hinzugefügten Schlüssel zu ersetzen:

1. Im Baum der Management-Konsole öffnen Sie den Knoten Profile.

2. Erweitern Sie den Knoten des Profils, für welches Sie den Schlüssel ersetzen möchten.

3. Wählen Sie den Knoten Lizenzierung.

4. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel hinzufügen möchten, klicken Sie auf die Schaltfläche Ersetzen im Block

Aktiver Schlüssel.

Wenn Sie den aktiven Schlüssel ersetzen möchten, klicken Sie auf die Schaltfläche Ersetzen im Block

Reserveschlüssel.

5. Geben Sie im sich öffnenden Fenster im Feld Dateiname den Pfad zur Schlüsseldatei ein (Dateierweiterung

*.key) und klicken Sie auf Öffnen.

Page 29

D IE L I Z E N Z I E R U N G D E S P R O G R A M MS

29

Nach dem Hinzufügen des Schlüssels werden Informationen darüber im entsprechenden Block angezeigt.

LÖSCHEN DES SCHLÜSSELS

Gehen Sie folgendermaßen vor, um den für den Sicherheitsserver hinzugefügten Schlüssel zu löschen:

1. Wählen Sie im Baum der Management-Konsole den Knoten des Microsoft Exchange Servers.

2. Wählen Sie den Knoten Lizenzierung.

3. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel löschen möchten, klicken Sie auf die Schaltfläche Löschen im Block

Aktiver Schlüssel.

Wenn Sie den Reserveschlüssel löschen möchten, klicken Sie auf die Schaltfläche Löschen im Block

Reserveschlüssel.

Das Programm löscht den ausgewählten Schlüssel. Wenn der aktive Schlüssel gelöscht wird, wird der (evtl.

vorhandene) Reserveschlüssel zum aktiven Schlüssel.

Gehen Sie folgendermaßen vor, um den für das Profil hinzugefügten Schlüssel zu löschen:

1. Im Baum der Management-Konsole öffnen Sie den Knoten Profile.

2. Erweitern Sie den Knoten des Profils, für welches Sie den Schlüssel löschen möchten.

3. Wählen Sie den Knoten Lizenzierung.

4. Führen Sie in der Ergebnisleiste eine der folgenden Handlungen aus:

Wenn Sie den aktiven Schlüssel löschen möchten, klicken Sie auf die Schaltfläche Löschen im Block

Aktiver Schlüssel.

Wenn Sie den Reserveschlüssel löschen möchten, klicken Sie auf die Schaltfläche Löschen im Block

Reserveschlüssel.

Das Programm löscht den ausgewählten Schlüssel. Wenn der aktive Schlüssel gelöscht wird, wird der (evtl.

vorhandene) Reserveschlüssel zum aktiven Schlüssel.

Nach dem Ablauf der Gültigkeitsdauer der Lizenz des aktiven Schlüssels, die mit jenem Datum zu laufen beginnt, an

dem der aktive Schlüssel hinzugefügt wurde, wird auf jedem Sicherheitsserver des Profils der Reserveschlüssel zum

aktiven Schlüssel (es gilt die Zeit des physikalischen Servers, auf dem der Sicherheitsserver installiert ist).

BENACHRICHTIGUNG BEI ABLAUF DER LIZENZ ANPASSEN

Nach jedem Update der Datenbanken prüft das Programm die aktuelle Lizenz. Wenn das Programm feststellt, dass die

Gültigkeitsdauer der Lizenz bald abläuft, erfolgt ein entsprechender Eintrag im Programmjournal und es werden

Benachrichtigungen an die E-Mail-Adressen versendet, die in den Benachrichtigungseinstellungen angegeben sind (s.

Abschnitt "Benachrichtigungseinstellungen anpassen" auf S. 97). Standardmäßig erfolgt die Benachrichtigung 15 Tage

vor Ablauf der Gültigkeit der Lizenz. Sie können den Versandzeitpunkt für diese Benachrichtigung ändern.

Gehen Sie folgendermaßen vor, um die Benachrichtigung zum Ablauf der Lizenz für den Sicherheitsserver

einzurichten:

1. Wählen Sie im Baum der Management-Konsole den Knoten des Microsoft Exchange Servers.

2. Wählen Sie den Knoten Lizenzierung.

Page 30

A D M I N I S T R A T O R H A N D B U CH

30

3. Geben Sie im unteren Teil der Ergebnisleiste für den Parameter Benachrichtigen über Ablaufdatum der

Lizenz mit Vorlauf im Eingabefeld mit der Scrollbox an, wie viele Tage vor Ablauf der Lizenzgültigkeit Sie die

entsprechende Benachrichtigung bekommen wollen.

4. Klicken Sie auf die Schaltfläche Speichern.

Gehen Sie folgendermaßen vor, um die Benachrichtigung zum Ablauf der Lizenz für das Profil einzurichten:

1. Im Baum der Management-Konsole öffnen Sie den Knoten Profile.

2. Erweitern Sie den Node des Sicherheitsservers, für den Sie die Benachrichtigung über den Ablauf der

Lizenzgültigkeit anpassen möchten.

3. Wählen Sie den Knoten Lizenzierung.