Page 1

Kaspersky Security 8.0 for Micr osoft Exchange

Servers

Manuel d'administrateur

VERSION DE L'APPLICATION : 8.0 MAINTENANCE RELEASE 2 CRITICAL FIX 1

Page 2

2

Chers utilisateurs !

Nous vous remercions d'avoir choisi notre logiciel. Nous espérons que ce manuel vous sera utile et qu'il répondra à la

majorité des questions.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après Kaspersky Lab) et il est protégé par les

législations de la Fédération de Russie et les accords internationaux sur les droits d'auteur. Toute copie ou diffusion

illicite de ce document, en tout ou en partie, est passible de poursuites civiles, administratives ou judiciaires

conformément aux lois.

La copie sous n'importe quelle forme et la diffusion, y compris la traduction, de n'importe quel document sont admises

uniquement sur autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagnent peuvent être utilisés uniquement à des fins personnelles, non

commerciales et informatives.

Ce document peut être modifié sans un avertissement préalable. La version la plus récente du manuel sera disponible

sur le site de Kaspersky Lab, à l'adresse http://www.kaspersky.fr/docs.

Kaspersky Lab n'assume aucune responsabilité quant au contenu, à la qualité, à l'actualité et à la fiabilité des

informations utilisées dans le document dont les droits appartiennent à d'autres personnes. Elle ne pourra non plus être

tenue responsable pour les dommages potentiels liés à l'utilisation de ces informations.

Date d'édition du document : 09/11/2013

© 2013 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.fr

http://support.kaspersky.fr

Page 3

3

TABLE DES MATIERES

PRESENTATION DU MANUEL .....................................................................................................................................7

Dans ce document ....................................................................................................................................................7

Conventions ..............................................................................................................................................................9

SOURCES D'INFORMATIONS SUR L'APPLICATION ................................................................................................11

Sources d'informations pour une recherche indépendante .....................................................................................11

Discussion sur les logiciels de Kaspersky Lab dans le forum .................................................................................12

Coordonnées du service Ventes .............................................................................................................................12

Coordonnées du Service de localisation et de rédaction de la documentation technique ......................................13

KASPERSKY SECURITY 8.0 FOR MICROSOFT EXCHANGE SERVERS ................................................................14

Distribution ..............................................................................................................................................................15

Configurations logicielle et matérielle .....................................................................................................................15

ARCHITECTURE DE L'APPLICATION ........................................................................................................................19

INTERFACE DE L'APPLICATION ................................................................................................................................20

Fenêtre principale de la Console d'administration ..................................................................................................20

Arborescence de la console d'administration..........................................................................................................21

Panneau des résultats ............................................................................................................................................22

Panneau d'accès rapide .........................................................................................................................................22

Menu contexuel ......................................................................................................................................................23

OCTROI DES LICENCES POUR L'APPLICATION .....................................................................................................24

Présentation du contrat de licence..........................................................................................................................24

Présentation de la licence .......................................................................................................................................24

Organisation de la licence ......................................................................................................................................25

Présentation du fichier clé ......................................................................................................................................25

Présentation de la divulgation des données ...........................................................................................................26

Ajout d'une clé ........................................................................................................................................................27

Consultation des informations relatives aux clés ....................................................................................................28

Remplacement d'une clé ........................................................................................................................................29

Suppression d'une clé.............................................................................................................................................29

Configuration de la notification sur l'expiration de la durée de validité de la licence ...............................................30

Particularités de la licence pour les serveurs de sécurité du profil..........................................................................31

LANCEMENT ET ARRET DE L'APPLICATION ...........................................................................................................32

CONSULTATION DE L'ETAT DE LA PROTECTION DU SERVEUR ..........................................................................33

Protection par défaut du serveur Microsoft Exchange ............................................................................................33

Consultation des informations relatives à l'état de la protection du serveur Microsoft Exchange ...........................34

Consultation des informations relatives à l'état de la protection du profil ................................................................39

PREMIERE UTILISATION ...........................................................................................................................................43

Lancement de la Console d'administration .............................................................................................................43

Connexion de la console d'administration au serveur de sécurité ..........................................................................43

ADMINISTRATION DES PROFILS .............................................................................................................................. 45

Présentation des profils ..........................................................................................................................................45

Création d'un profil ..................................................................................................................................................46

Configuration des paramètres des Serveurs de protection dans un profil ..............................................................47

Page 4

M A N U E L D ' A D M I N I S T R A T E UR

4

Particularités de l'administration des profils dans un groupe de disponibilité de base de données

Microsoft Exchange ................................................................................................................................................48

Ajout de serveurs de sécurité à un profil .................................................................................................................48

Suppression du serveur de sécurité d'un profil ................................ .......................................................................49

Suppression d'un profil ...........................................................................................................................................50

MISE A JOUR DES BASES .........................................................................................................................................51

Présentation de la mise à jour des bases ...............................................................................................................51

Présentation des centres de mises à jour ...............................................................................................................52

Présentation de la mise à jour des bases dans les configurations avec cluster ou DAG de serveurs ....................52

Lancement de la mise à jour manuelle des bases ..................................................................................................53

Configuration de la mise à jour des bases programmée.........................................................................................53

Sélection de la source des mises à jour .................................................................................................................54

Configuration des paramètres de connexion à la source des mises à jour .............................................................56

Configuration des paramètres du serveur proxy .....................................................................................................56

Désignation d'un serveur comme centre de mises à jour et configuration de ses paramètres ...............................57

PROTECTION ANTIVIRUS ..........................................................................................................................................59

A propos de la Protection antivirus .........................................................................................................................59

Présentation de la participation au Kaspersky Security Network ............................................................................61

À propos de la technologie ZETA Shield ................................................................................................................61

Activation et désactivation de la protection antivirus du serveur .............................................................................61

Activation et désactivation de KSN dans l'Antivirus ................................................................................................63

Activation et désactivation de la technologie ZETA Shield .....................................................................................63

Configuration des paramètres de traitement des objets .........................................................................................64

Configuration des paramètres de protection des boîtes aux lettres et des dossiers publics ...................................65

Configuration des exclusions de l'analyse antivirus ................................................................................................66

Présentation des destinataires de confiance.....................................................................................................66

Configuration des exclusions selon les adresses des destinataires ..................................................................67

Configuration des exclusions selon des masques de fichiers ...........................................................................69

Configurer les paramètres d'analyse des archives et des objets-conteneurs joints ..........................................70

Configuration des paramètres de l'analyse en arrière-plan.....................................................................................70

PROTECTION CONTRE LE COURRIER INDESIRABLE ET LE PHISHING ..............................................................73

Présentation de la protection contre le courrier indésirable ....................................................................................73

Présentation des services, des fonctions et des technologies complémentaires de protection contre le courrier

indésirable ..............................................................................................................................................................75

Présentation de la lutte contre les tentatives de phishing .......................................................................................76

Activation et désactivation de la protection du serveur contre le courrier indésirable .............................................77

Activation et désactivation de la recherche d'éléments de phishing dans les messages ........................................78

Configuration des paramètres de recherche de courrier indésirable et d'éléments de phishing .............................78

Configuration des listes noire et blanche des expéditeurs ......................................................................................80

Configuration de la liste blanche des destinataires .................................................................................................82

Configuration de l'augmentation du classement de courrier indésirable d'un message`.........................................83

Recours à des services externes pour la détection du courrier indésirable ............................................................85

Configuration des paramètres avancés de recherche de courrier indésirable et d'éléments de phishing ...............87

SAUVEGARDE ............................................................................................................................................................89

A propos de la sauvegarde .....................................................................................................................................89

Consultation du contenu de la Sauvegarde ............................................................................................................90

Consultation des propriétés des objets placés dans la sauvegarde .......................................................................91

Configuration des filtres de la sauvegarde ..............................................................................................................93

Page 5

P R É S E N T AT I O N D U M A N U E L

5

Enregistrement sur le disque d'un objet de la sauvegarde .....................................................................................93

Envoi d'un objet de la sauvegarde à des destinataires ...........................................................................................94

Suppression des objets de la sauvegarde ..............................................................................................................94

Configuration des paramètres de la sauvegarde ....................................................................................................95

Sélection de la base de données de la sauvegarde pour consulter son contenu depuis le profil ...........................96

NOTIFICATIONS..........................................................................................................................................................97

Présentation des notifications .................................................................................................................................97

Configuration des paramètres de notification..........................................................................................................97

Configuration des paramètres d'envoi des notifications ..........................................................................................98

RAPPORTS ...............................................................................................................................................................100

Présentation des rapports sur le fonctionnement de l'application .........................................................................100

Création de rapports rapides ................................................................................................................................101

Création de la tâche de composition des rapports ................................................................................................102

Modification des paramètres de la tâche de composition des rapports ................................................................103

Lancement de la tâche de composition des rapports............................................................................................103

Suppression de la tâche de composition des rapports .........................................................................................104

Consultation des tâches de composition des rapports..........................................................................................104

Consultation des rapports prêts ............................................................................................................................105

Enregistrement du rapport ....................................................................................................................................108

Suppression du rapport ........................................................................................................................................108

JOURNAUX DE L'APPLICATION ..............................................................................................................................109

Présentation des journaux de l'application............................................................................................................109

Configuration des paramètres des journaux .........................................................................................................110

Configuration du niveau de diagnostic ..................................................................................................................110

ADMINISTRATION DES CONFIGURATIONS ...........................................................................................................112

Exportation de la configuration .............................................................................................................................112

Importation de la configuration..............................................................................................................................113

VERIFICATION DU FONCTIONNEMENT DE L'APPLICATION ................................................................................114

Présentation du fichier d'essai EICAR ..................................................................................................................114

Présentation des types de fichier d'essai EICAR ..................................................................................................114

Vérification du fonctionnement de l'application à l'aide du fichier d'essai EICAR .................................................116

CONTACTER LE SERVICE D'ASSISTANCE TECHNIQUE ......................................................................................118

Modes d'obtention de l'assistance technique ........................................................................................................118

Assistance technique par téléphone .....................................................................................................................118

Assistance technique via Kaspersky CompanyAccount .......................................................................................119

Utilisation du fichier de traçage et du script AVZ ..................................................................................................120

APPLICATION. SCRIPT D'ENVOI D'UN MESSAGE NON SOLLICITE POUR EXAMEN .........................................121

Présentation du script d'envoi d'un message non sollicité pour examen ..............................................................121

Mode de fonctionnement du script ........................................................................................................................122

Paramètres de lancement du script ......................................................................................................................123

Configuration des paramètres du fichier de configuration du script ......................................................................124

Journal de fonctionnement du script .....................................................................................................................125

Page 6

M A N U E L D ' A D M I N I S T R A T E UR

6

GLOSSAIRE...............................................................................................................................................................126

KASPERSKY LAB ZAO .............................................................................................................................................130

INFORMATIONS SUR LE CODE TIERS ...................................................................................................................131

AVIS SUR LES MARQUES ........................................................................................................................................132

INDEX ........................................................................................................................................................................133

Page 7

7

PRESENTATION DU MANUEL

DANS CETTE SECTION DE L'AIDE

Dans ce document ............................................................................................................................................................ 7

Conventions ...................................................................................................................................................................... 9

Ce manuel est le Manuel de l'administrateur de Kaspersky Security 8.0 for Microsoft® Exchange Servers (ci-après

Kaspersky Security ou l'application).

Ce manuel est destiné aux techniciens chargés d'installer et d'administrer Kaspersky Security et d'offrir une assistance

aux entreprises qui utilisent Kaspersky Security.

Le manuel vise les objectifs suivants :

Aider à configurer l'application et à l'utiliser.

Offrir un accès rapide aux solutions des problèmes liés à l'utilisation de Kaspersky Security.

Présenter les sources d'informations complémentaires sur l'application et les méthodes disponibles pour

bénéficier du support technique.

DANS CE DOCUMENT

Ce document reprend les sections suivantes :

Sources d'informations sur l'application (cf. page 11)

Cette section décrit les sources d'informations sur l'application et indique les sites Internet que vous pouvez utiliser pour

discuter de l'utilisation de l'application.

Kaspersky Security 8.0 for Microsoft Exchange Servers (cf. page 14)

Cette section décrit les possibilités de l'application et fournit de brèves informations sur ses fonctionnalités et ses

modules. Elle précise le contenu de la distribution et indique les services accessibles aux utilisateur enregistrés. Vous y

trouverez également les informations relatives à la configuration matérielle et logicielle requise pour l'ordinateur sur

lequel vous souhaitez installer l'application.

Architecture de l'application (cf. page 19)

Cette section décrit les composants de Kaspersky Security et la logique de leur interaction.

Interface de l'application (cf. page 20)

Cette section décrit les principaux éléments de l'interface de l'application : la fenêtre principale de la console

d'administration, l'arborescence de la console d'administration, la fenêtre des résultats, les pan neaux des résultats, le

menu contextuel et le volet d'accès rapide.

Page 8

M A N U E L D ' A D M I N I S T R A T E UR

8

Octroi des licences pour l'application (cf. page 24)

Cette section aborde les principales notions liées à l'activation de l'application. Cette section explique le rôl e du contrat

de licence, les modes d'activation de l'application et le renouvellement de la licence.

Lancement et arrêt de l'application (cf. page 32)

Cette section explique comment lancer et arrêter l'application.

Etat de la protection du serveur (cf. page 33)

Cette section présente les paramètres de fonctionnement par défaut de Kaspersky Security. Elle explique également

comment utiliser la Console d'administration afin d'obtenir des informations sur la licence de l'application, sur l'état des

modules et des bases de l'application ainsi que des statistiques sur les messages traités et le nombre de menaces et de

messages non sollicités.

Première utilisation (cf. page 43)

Cette section contient des informations sur l'utilisation de Kaspersky Security, le lancement de la Console

d'administration et la création des listes de serveurs à protéger.

Administration des profils (cf. page 45)

Cette section explique comment utiliser les profils, en créer et configurer leurs paramètres.

Mise à jour des bases (cf. page 51)

Cette section présente la mise à jour des bases de l'application et décrit la configuration des paramètres de celle-ci.

Protection antivirus (cf. page 59)

Cette section décrit la protection antivirus du serveur Microsoft Exchange, l'analyse des banque en arrière plan et la

configuration des paramètres de protection et d'analyse.

Protection contre le courrier indésirable et le phishing (cf. page 73)

Cette section contient des informations sur le filtrage des spams et des éléments de phishing dans le flux de messagerie

ainsi que des instructions sur la configuration des paramètres de ces fonctions.

Sauvegarde (cf. page 89)

Cette section décrit la sauvegarde et son utilisation.

Notifications (cf. page 97)

Cette section décrit les notifications et leur configuration.

Rapports (cf. page 100)

Cette section décrit les rapports sur le fonctionnement de l'application et leur configuration.

Journaux de l'application (cf. page 109)

Cette section décrit les journaux de l'application et leur configuration.

Page 9

P R É S E N T AT I O N D U M A N U E L

9

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

N'oubliez pas que...

Les avertissements sont mis en évidence en rouge dans un cadre.

Les avertissements contiennent des informations relatives aux actions

indésirables qui pourraient entraîner la perte d'informations ou des échecs dans

le fonctionnement du matériel ou du système d'exploitation.

Administration des configurations (cf. page 112)

Cette section contient des informations sur la manière d'exporter la configuration de l'application dans un fichier et de

l'importer depuis un fichier.

Vérification du fonctionnement de l'application (cf. page 114)

Cette section explique comment vérifier le fonctionnement de l'application, à savoir confirmer que l'application détecte

les fichiers et leur modification et qu'elle exécute sur ceux-ci les actions configurées.

Contacter le service d'assistance technique (cf. page 118)

Cette section présente les différentes manières de contacter le service d'assistance technique de Kaspersky Lab.

Application. Script d'envoi d'envoi d'un message non sollicité pour examen (cf. page 121)

Cette section contient des informations sur le script d'envoi d'un message non sollicité aux experts de Kaspersky Lab

pour examen et sur la configuration de ses paramètres.

Glossaire (cf. page 126)

Cette section reprend les définitions de certains termes utilisés dans ce document.

Kaspersky Lab ZAO (cf. page 130)

Cette section présente la société Kaspersky Lab ZAO.

Informations sur le code tiers (cf. page 131)

Cette section reprend des informations relatives au code tiers utilisé dans l'application.

Avis sur les marques (cf. page 132)

Cette section reprend les informations relatives aux marques citées dans le document et à leurs détenteurs.

Index

Cette section permet de trouver rapidement les informations souhaitées dans le document.

CONVENTIONS

Le texte du document contient des éléments sémantiques auxquels nous vous conseillons de prêter attention. Il s'agit

d'avertissements, de conseils et d'exemples.

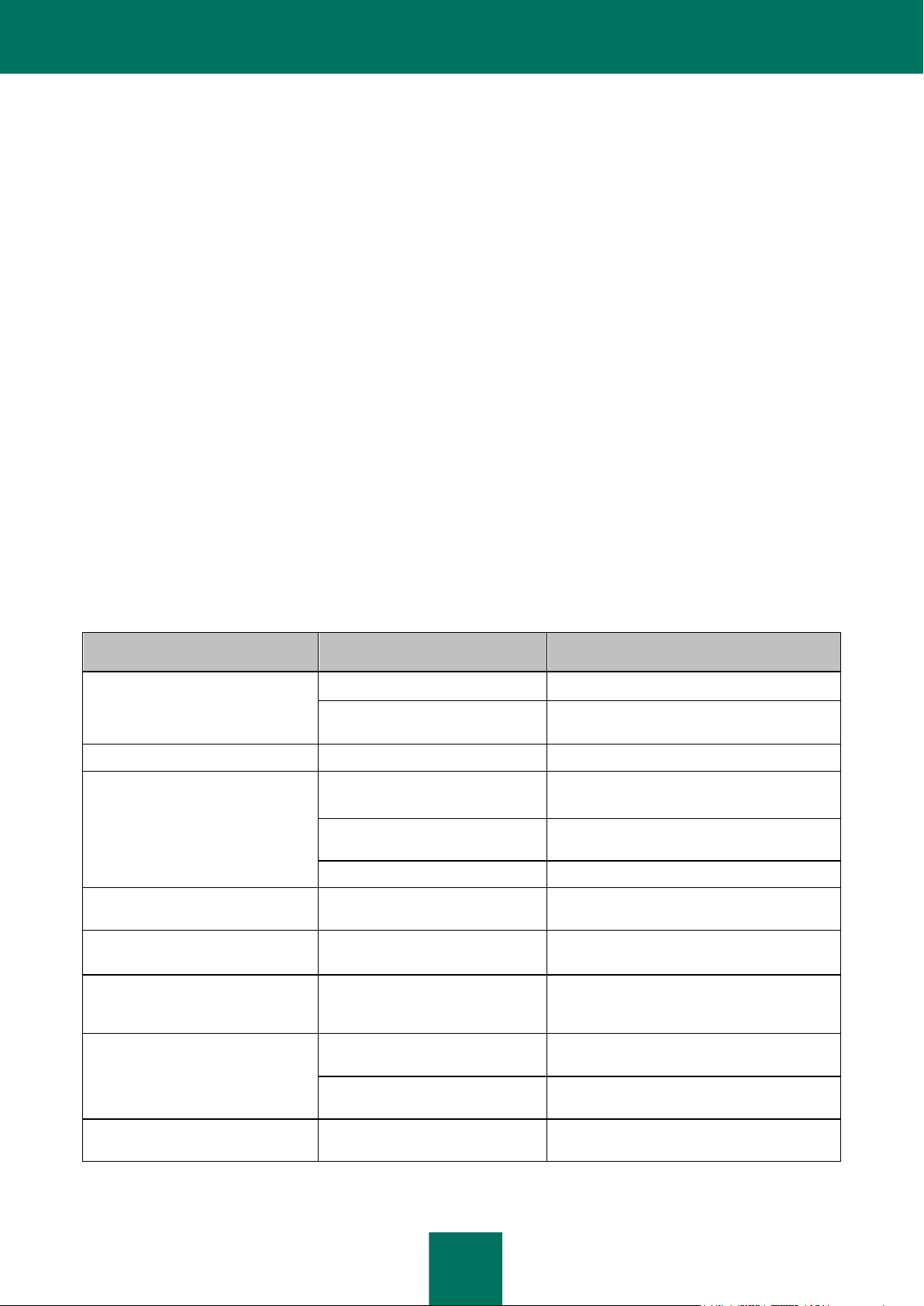

Des conventions stylistiques sont utilisées pour mettre ces éléments en évidence. Le tableau ci -dessous reprend ces

conventions ainsi que des exemples d'utilisation.

Table 1. Conventions

Page 10

M A N U E L D ' A D M I N I S T R A T E UR

10

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

Il est conseillé d'utiliser...

Les remarques figurent dans un cadre.

Les remarques peuvent contenir des conseils utiles, des recommandations, des

valeurs importantes de paramètres ou des cas particuliers importants dans le

fonctionnement de l'application.

Exemple :

...

Les exemples sont présentés sur un fond jaune sous le titre « Exemple ».

La mise à jour, c'est ...

L'événement Les bases sont

dépassées s'est produit.

Les éléments suivants sont présentés en italiques :

nouveaux termes ;

noms des états et des événements de l'application ;.

Appuyez sur la touche ENTREE.

Appuyez sur la combinaison de

touches ALT+F4.

Les noms des touches du clavier sont en caractères mi-gras et en lettres

majuscules.

Deux noms de touche unis par le caractère "+" représentent une combinaison de

touches. Il faut appuyer simultanément sur ces touches.

Cliquez sur le bouton Activer.

Les noms des éléments de l'interface de l'application, par exemple, les champs

de saisie, les options du menu, les boutons, sont écrits en caractères gras.

Pour planifier une tâche,

procédez comme suit :

Les phrases d'introduction des instructions sont en italique et sont précédées de

l'icône « flèche ».

Dans la ligne de commande,

saisissez le texte help

Les informations suivantes

s'affichent :

Indiquez la date au format JJ:MM:AA.

Les types suivants de texte apparaissent dans un style spécial :

texte de la ligne de commande ;

texte des messages affichés sur l'écran par l'application ;

données à saisir par l'utilisateur.

<Nom d'utilisateur>

Les variables sont écrites entre crochets pointus. La valeur correspondant à la

variable remplace cette variable. Par ailleurs, les crochets pointus sont omis.

Page 11

11

SOURCES D'INFORMATIONS SUR

DANS CETTE SECTION DE L'AIDE

Sources d'informations pour une recherche indépendante ............................................................................................. 11

Discussion sur les logiciels de Kaspersky Lab dans le forum ......................................................................................... 12

Coordonnées du service Ventes ..................................................................................................................................... 12

Coordonnées du Service de localisation et de rédaction de la documentation technique ............................................... 13

L'APPLICATION

Cette section décrit les sources d'informations sur l'application et indique les sites Internet que vous pouvez utiliser pour

discuter de l'utilisation de l'application.

Vous pouvez choisir la source d'information qui vous convient le mieux en fonction de l'importance et de l'urgence de la

question.

SOURCES D'INFORMATIONS POUR UNE RECHERCHE

INDEPENDANTE

Vous pouvez rechercher des informations sur l'application dans les sources suivantes :

page sur le site de Kaspersky Lab ;

page sur le site du Service d'assistance technique (dans la banque de solutions) ;

aide électronique ;

documentation.

Si vous ne trouvez pas la réponse à votre question, il est conseillé de contacter le Support technique de Kaspersky Lab

(cf. section "Assistance technique par téléphone" à la page 118).

La consultation des sources d'informations sur le site de Kaspersky Lab requiert une connexion Internet.

Page sur le site de Kaspersky Lab

Chaque produit de Kaspersky Lab possède sa propre page sur le site.

La page http://www.kaspersky.fr/security-microsoft-exchange-servers offre des informations générales sur l'application,

ses possibilités et ses caractéristiques de fonctionnement.

La page http://www.kaspersky.fr contient un lien vers la boutique en ligne. Où vous pourrez acheter l'application ou

renouveler la licence.

Page 12

M A N U E L D ' A D M I N I S T R A T E UR

12

Page sur le site du Service d'assistance technique (dans la banque de solutions)

Base de connaissances : rubrique du site du service d'assistance technique contenant des recommandations relatives à

l'utilisation des applications de Kaspersky Lab. Elle reprend des articles organisés par sujet.

La page de l'application dans la Base de connaissances (http://support.kaspersky.fr/exchange/security8.0) reprend des

articles utiles, des recommandations et des réponses aux questions les plus souvent posées sur l'achat, l'installation et

l'utilisation de l'application.

Les articles peuvent répondre à des questions en rapport non seulement avec Kaspersky Security, mais également avec

d'autres applications de Kaspersky Lab. De plus, ils peuvent fournir des informations sur le Support Technique en

général.

Aide électronique

L'aide électronique de l'application reprend les fichiers d'aide.

L'aide contextuelle reprend des informations sur chaque fenêtre de l'application : liste et description des paramètres et

liens vers les tâches dans lesquelles ces paramètres interviennent.

L'aide complète contient les informations détaillées sur l'administration de la protection, la configuration des paramètres

de l'application et la résolution des tâches principales de l'utilisateur.

Documentation

La page du site Internet de Kaspersky Lab (http://www.kaspersky.com/fr/product-updates/microsoft-exchange-server-

antivirus) propose des documents contenant des informations sur l'installation de l'application sur les ordinateurs du

réseau de l'entreprise et sur la configuration de ses paramètres. Vous y trouverez également des informations sur les

principales fonctionnalités de l'application.

DISCUSSION SUR LES LOGICIELS DE KASPERSKY LAB

DANS LE FORUM

Si votre question n'est pas urgente, vous pouvez en discuter avec les experts de Kaspersky Lab et d'autres utilisateurs

dans notre forum à l'adresse http://forum.kaspersky.fr.

Dans le forum, vous pouvez consulter les discussions antérieures, publier des commentaires ou créer une nouvelle

discussion.

COORDONNEES DU SERVICE VENTES

Si vous avez des questions sur la sélection, l'achat ou le renouvellement d'une licence d'utilisation d'une application,

vous pouvez contacter les membres du Service Ventes d'une des manières suivantes :

En appelant notre siège principal à Moscou (http://www.kaspersky.fr/contacts).

En envoyant votre question par courrier à l'adresse sales@kaspersky.com.

Le service est offert en anglais et en russe.

Page 13

S O U R C E S D ' I N F O R M A T I O N S S U R L ' A P P L I C A T I O N

13

COORDONNEES DU SERVICE DE LOCALISATION ET DE

REDACTION DE LA DOCUMENTATION TECHNIQUE

Si vous souhaitez contacter le Service de localisation et de rédaction de la documentation technique, vous pouvez écrire

à l'adresse docfeedback@kaspersky.com. En guise d'objet, indiqué « Kaspersky Help Feedback: Kaspersky Security 8.0

for Microsoft Exchange Servers ».

Page 14

14

KASPERSKY SECURITY 8.0 FOR

MICROSOFT EXCHANGE SERVERS

Kaspersky Security 8.0 for Microsoft Exchange Servers est une application qui a été développée pour assurer la

protection des serveurs de messagerie tournant sous Microsoft Exchange Server contre les virus, les chevaux de Troie,

les vers et autres types de menaces pouvant être diffusées par courrier électronique, ainsi que contre le spam et le

phishing.

Kaspersky Security offre une protection contre le courrier indésirable au niveau du serveur de messagerie de

l'organisation, ce qui signifie que les employés n'ont plus besoin de supprimer manuellement le courrier indésirable.

Kaspersky Security protège les boîtes aux lettres, les dossiers publics et le flux de messagerie en transit sur le serveur

Microsoft Exchange contre les programmes malveillants, le courrier indésirable et le phishing. L'ensemble du flux de

messagerie qui transite via le serveur Microsoft Exchange protégé est analysé.

Kaspersky Security permet de réaliser les opérations suivantes :

Analyser le flux de messagerie entrant et sortant ainsi que les messages stockés sur le serveur Microsoft

Exchange (y compris dans les dossiers publics) afin de détecter d'éventuels objets malveillants. Lors de

l'analyse, toutes les pièces jointes sont traitées en plus du message. En fonction des paramètres définis,

l'application répare ou supprime les objets malveillants découverts et fournit à l'utilisateur toutes les informations

à leur sujet.

Filtrer les messages non sollicités (spam) hors du flux de messagerie. Le composant spécial Anti -Spam analyse

le flux de messagerie à la recherche de messages non sollicités. De plus, le composant Anti -Spam permet de

créer des listes noire et blanche d'adresses d'expéditeurs et il prend en charge la configuration souple de

l'agressivité de la recherche des messages non sollicités.

Rechercher la présence éventuelle de liens malveillants et de liens de phishing dans le flux de messagerie.

Créer dans la Sauvegarde des copies de sauvegarde des objets (pièces jointes ou corps du message) et des

messages non sollicités avant leur réparation ou leur suppression afin de pouvoir les restaurer ultérieurement,

ce qui exclut la possibilité de perdre des informations. Les copies originales peuvent être localisées aisément

grâce aux filtres configurables.

Signaler à l'expéditeur, au destinataire et à l'administrateur de la protection antivirus les messages contenant

des objets malveillants.

Administrer centralement les paramètres identiques dans un groupe de Serveurs de sécurité à l'aide des profils.

Tenir des journaux des événements, récolter des statistiques et créer des rapports réguliers sur le

fonctionnement de l'application. L'application permet créer des rapports manuellement ou selon un horaire

défini.

Configurer les paramètres de fonctionnement de l'application en fonction du volume et des caractéristiques du

flux de messagerie et notamment, définir le délai de connexion maximum pour optimiser l'analyse.

Mettre à jour les bases de Kaspersky Security automatiquement ou selon un horaire défini. Les serveurs FTP et

HTTP de mises à jour de Kaspersky Lab sur Internet, un dossier local/de réseau contenant la sélection actuelle

de mises à jour ou un serveur FTP ou HTTP défini par l'utilisateur peuvent faire office de source des mises à

jour.

Lancer une analyse programmée des anciens messages (analysés antérieurement) à la recherche de

nouveaux virus. Cette analyse est exécutée en arrière-plan et n'a qu'une incidence négligeable sur les

performances du serveur de messagerie.

Offrir la protection contre les virus au niveau de l'espace de sauvegarde sur la base de la liste des espaces à

protéger.

Page 15

K A SP E R S K Y SE C UR I T Y 8 . 0 F O R M I C R O S O F T E X CH A N G E SE R V E R S

15

DANS CETTE SECTION DE L'AIDE

Distribution ...................................................................................................................................................................... 15

Configurations logicielle et matérielle ................................................................................................ .............................. 15

DISTRIBUTION

Vous pouvez acheter Kaspersky Security dans les boutiques en ligne de Kaspersky Lab (par exemple,

http://www.kaspersky.fr, section Boutique en ligne) ou de nos partenaires.

Kaspersky Security est fourni dans le cadre des applications Kaspersky Security for Mail Servers et Kaspersky Total

Security.

Une fois que vous aurez acheté la licence pour Kaspersky Security, vous recevrez un message électronique contenant

un lien pour télécharger l'application depuis la boutique en ligne avec le fichier clé de l'application ou vous recevrez un

cédérom avec le fichier d'installation de l'application ainsi que la documentation.

Avant de décacheter l’enveloppe contenant le CD, veuillez lire attentivement le contrat de licence.

Pour obtenir de plus amples informations sur les modes d'achat et de livraison de l'application, contactez le service

Ventes à l'adresse sales@kaspersky.com.

CONFIGURATIONS LOGICIELLE ET MATERIELLE

Pour garantir le fonctionnement de Kaspersky Security, l'ordinateur doit répondre aux configurations logicielle et

matérielle suivantes.

Configuration matérielle

La configuration matérielle requise pour l'installation du serveur de sécurité correspond à la configuration matérielle

requise pour le serveur Microsoft Exchange protégé. En fonction des paramètres de l'application et du mode

d'exploitation de celle-ci, il faudra peut-être prévoir une quantité considérable d'espace disque pour la sauvegarde et

autres dossiers de service (selon la configuration par défaut, le dossier de la sauvegarde peut occuper jusqu'à 512 Mo).

La console d'administration est installée avec le serveur de sécurité.

La console d'administration peut également être installée indépendamment du serveur de sécurité Configuration

matérielle pour l'installation de la console d'administration uniquement :

Processeur Intel® Pentium® 400 MHz ou supérieur (recommandé : 1 000 MHz) ;

256 Mo de mémoire vive disponible ;

500 Mo d'espace disque disponible pour l'installation de l'application.

Configuration logicielle

L'installation du serveur de sécurité nécessite l'un des systèmes d'exploitation suivants :

Microsoft Windows Server®2012 R2 ;

Microsoft Windows Server 2012 ;

Microsoft Small Business Server 2011

Page 16

M A N U E L D ' A D M I N I S T R A T E UR

16

Microsoft Windows Server 2008 R2 Enterprise Edition Service Pack 1 ;

Microsoft Windows Server 2008 R2 Standard Edition Service Pack 1 ;

Microsoft Windows Server 2008 x64 Enterprise Edition Service Pack 2 ;

Microsoft Windows Server 2008 x64 Standard Edition Service Pack 2 ;

Microsoft Small Business Server 2008 Standard x64 ;

Microsoft Small Business Server 2008 Premium x64 ;

Microsoft Essential Business Server 2008 Standard x64 ;

Microsoft Essential Business Server 2008 Premium x64 ;

Microsoft Windows Server 2003 x64 R2 Enterprise Edition Service Pack 2 ;

Microsoft Windows Server 2003 x64 R2 Standard Edition Service Pack 2 ;

Microsoft Windows Server 2003 x64 Enterprise Edition Service Pack 2 ;

Microsoft Windows Server 2003 x64 Standard Edition Service Pack 2 ;

La configuration logicielle suivante est requise pour l'installation du serveur de sécurité :

Un des serveurs de messagerie suivant :

Microsoft Exchange Server 2007 x64 Service Pack 3 ou Microsoft Exchange Server 2010 Service Pack 1,

déployé dans un des rôles suivants : transport Hub, boîte aux lettres ou transport Edge ;

Microsoft Exchange Server 2013, déployé dans le rôle de boîte aux lettres.

Microsoft .NET Framework 3.5 Service Pack 1.

Un des SGBD suivants :

Microsoft SQL Server® 2012 ;

Microsoft SQL Server 2012 Express ;

Microsoft SQL Server 2008 R2 Enterprise Edition ;

Microsoft SQL Server 2008 R2 Standard Edition ;

Microsoft SQL Server 2008 R2 Express Edition ;

Microsoft SQL Server 2008 Enterprise Edition ;

Microsoft SQL Server 2008 Standard Edition ;

Microsoft SQL Server 2008 Express Edition ;

Microsoft SQL Server 2005 Enterprise Edition ;

Microsoft SQL Server 2005 Standard Edition ;

Microsoft SQL Server 2005 Express Edition.

Page 17

K A SP E R S K Y SE C UR I T Y 8 . 0 F O R M I C R O S O F T E X CH A N G E SE R V E R S

17

L'installation de la console d'administration requiert un des systèmes d'exploitation suivants :

Microsoft Windows® 8.1 ;

Microsoft Windows Server 2012 R2 ;

Microsoft Windows Server 2012 ;

Microsoft Windows 8 ;

Microsoft Windows 8 x64 ;

Microsoft Small Business Server 2011 ;

Microsoft Windows 7 Professional ;

Microsoft Windows 7 Professional x64 ;

Microsoft Windows 7 Enterprise ;

Microsoft Windows 7 Enterprise x64 ;

Microsoft Windows 7 Ultimate ;

Microsoft Windows 7 Ultimate x64 ;

Microsoft Windows Server 2008 R2 Enterprise Edition Service Pack 1 ;

Microsoft Windows Server 2008 R2 Standard Edition Service Pack 1 ;

Microsoft Small Business Server 2008 Standard ;

Microsoft Small Business Server 2008 Premium ;

Microsoft Essential Business Server 2008 Standard ;

Microsoft Essential Business Server 2008 Premium ;

Microsoft Windows Server 2008 x64 Enterprise Edition Service Pack 2 ;

Microsoft Windows Server 2008 x64 Standard Edition Service Pack 2 ;

Microsoft Windows Server 2008 Enterprise Edition Service Pack 2 ;

Microsoft Windows Server 2008 Standard Edition Service Pack 2 ;

Microsoft Windows Vista® ;

Microsoft Windows Vista х64 ;

Microsoft Windows Server 2003 x64 R2 Standard Edition ;

Microsoft Windows Server 2003 x64 R2 Enterprise Edition ;

Microsoft Windows Server 2003 R2 Standard Edition ;

Microsoft Windows Server 2003 R2 Enterprise Edition ;

Microsoft Windows Server 2003 x64 Service Pack 2 ;

Microsoft Windows Server 2003 Service Pack 2 ;

Page 18

M A N U E L D ' A D M I N I S T R A T E U R

18

Microsoft Windows XP Service Pack 3 ;

Microsoft Windows XP x64 Service Pack 2.

La configuration logicielle suivante est requise pour l'installation de la Console d'administration :

Microsoft Management Console 3.0 ;

Microsoft .NET Framework 3.5 Service Pack 1.

Page 19

19

ARCHITECTURE DE L'APPLICATION

L'application contient deux composants principaux :

Le serveur de sécurité, installé sur le serveur Microsoft Exchange, qui se charge du filtrage des messages non

sollicités dans le trafic de messagerie et de la protection contre les virus. Il intercepte les messages qui arrivent

sur le serveur Microsoft Exchange et utilise les modules intégrés Antivirus et Anti -Spam afin de détecter la

présence éventuelle de virus et de messages non sollicités. Si le message reçu est infecté ou s'il s'agit d'un

message non sollicité, l'application exécute une des actions définies dans les paramètres de l'Anti -Virus ou de

l'Anti-Spam.

Le serveur de sécurité est composé des modules suivants : Intercepteur de messages, Аntivirus (cf. page 59),

Аnti-Spam (cf. page 73), Module d'administration interne de l'application et contrôle de l'intégrité.

La Console d'administration est un composant enfichable isolé spécial intégré à MMC 3.0. La console

d'administration permet de composer la liste des serveurs Microsoft Exchange à protéger et d'administrer les

serveurs de sécurité. Vous pouvez installer la console d'administration sur le serveur Microsoft Exchange avec

le serveur de sécurité ou sur un ordinateur distinct.

Pour que l'application fonctionne correctement, il est également nécessaire d'installer une base de données spéciale

gérée par Microsoft SQL Server, appelée base de données de la sauvegarde et des statistiques (ci-après, la base de

données). Dans cette base de données, l'application enregistre les données de sauvegarde et les statistiques de

fonctionnement de l'application.

Pour en savoir plus sur l'architecture de l'application, consultez le Guide d'installation de Kaspersky Security 8.0 for

Microsoft Exchange Servers.

Page 20

20

INTERFACE DE L'APPLICATION

DANS CETTE SECTION DE L'AIDE

Fenêtre principale de la Console d'administration ........................................................................................................... 20

Arborescence de la console d'administration .................................................................................................................. 21

Panneau des résultats..................................................................................................................................................... 22

Panneau d'accès rapide .................................................................................................................................................. 22

Menu contextuel .............................................................................................................................................................. 23

La console d’administration assure l’interface d’administration de l'application. Il s'agit d'un composant enfichable isolé

spécial intégré à MMC.

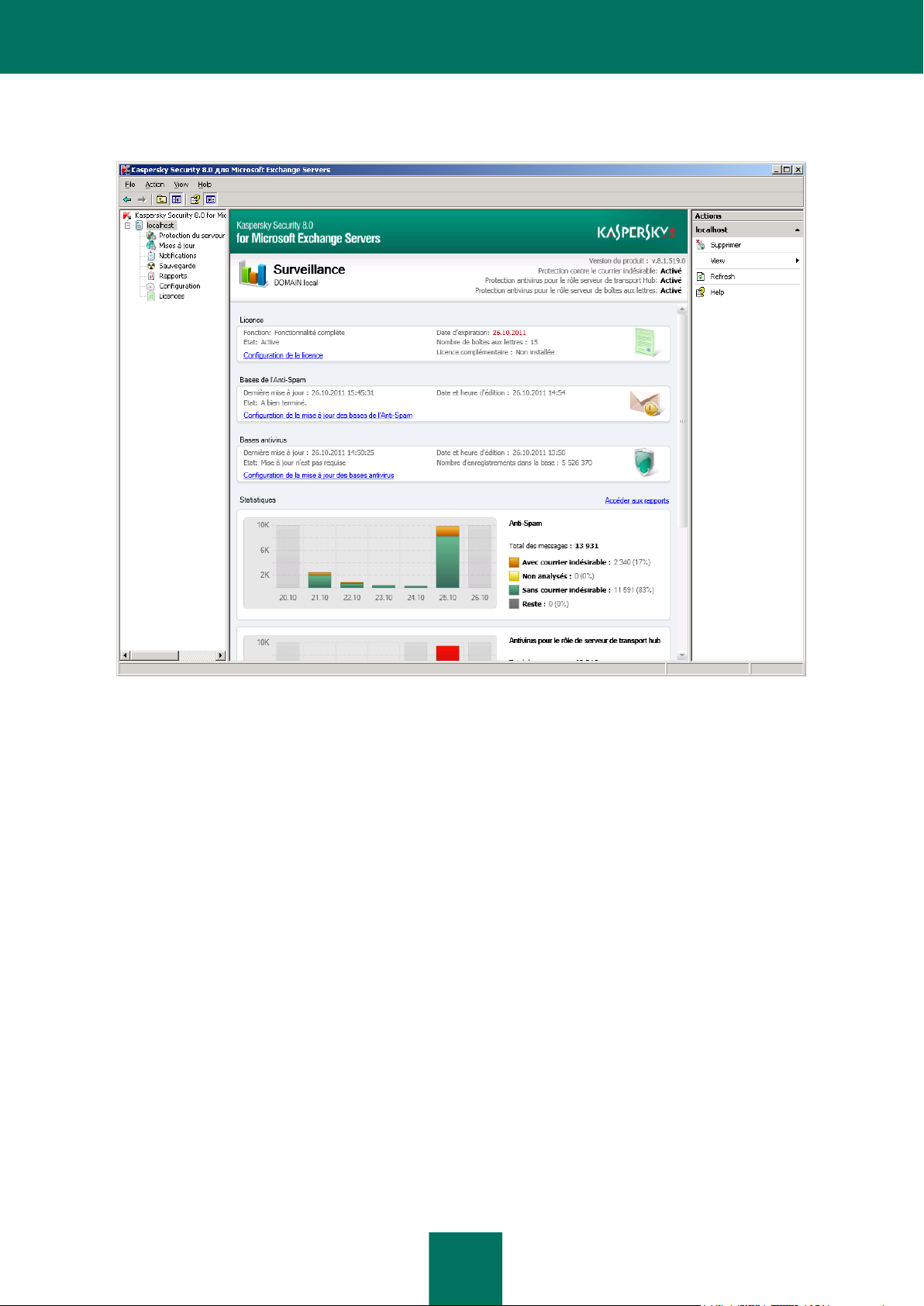

FENETRE PRINCIPALE DE LA CONSOLE

D'ADMINISTRATION

La fenêtre principale de la Console d'administration (cf. ill. ci-après) contient les éléments suivants :

Menu. Situé au-dessus de la barre d'outils. Le menu permet d'administrer les fichiers et les fenêtres et offre

également l’accès aux fichiers d’aide.

Barre d’outils. Elle se trouve dans la partie supérieure de la fenêtre principale. Les boutons de la barre d’outils

offrent un accès direct à quelques-unes des fonctions les plus utilisées de l'application.

Arborescence de la console d'administration. Située dans la partie gauche de la fenêtre principale.

L'arborescence de la console d'administration permet de voir les profils, les serveurs de sécurité connectés

ainsi que les paramètres de Kaspersky Security. Les profils, les serveurs de sécurité connectés et les

paramètres de Kaspersky Security sont présentés sous la forme de nœuds.

Panneau des résultats. Situé dans la partie droite de la fenêtre principale. Le panneau des résultats affiche le

contenu du nœud sélectionné dans l'arborescence de la console d'administration.

Page 21

I N T E R F A C E D E L ' A P P L I C A T I O N

21

Panneau d'accès rapide. Situé à droite du panneau des résultats. Le panneau d'accès rapide permet

d'exécuter les actions pour le nœud sélectionné.

Figure 1. Fenêtre principale de l'application

ARBORESCENCE DE LA CONSOLE D'ADMINISTRATION

L'arborescence de la console d'administration permet d'afficher la structure des profils, des serveurs Microsoft

Exchange, ainsi que les nœuds imbriqués pour l'administration des fonctions de l'application.

La console d'administration de Kaspersky Security apparaît dans l'arborescence de la console MMC avec le nœud

racine Kaspersky Security 8.0 for Microsoft Exchange Servers. Il contient les sous-nœuds Profils et <Nom du

serveur>.

Le nœud Profils contient des nœuds portant les noms de tous les nœuds créés dans le profil et qui apparaissent

comme <Nom du profil>. Chaque nœud <Nom du profil> contient le nœud Serveurs qui affichent les sous-nœuds

portant les noms des serveurs Microsoft Exchange.

Le nœud <Nom du serveur> apparaît pour chacun des serveurs Microsoft Exchange protégés auquel la Console

d'administration se connecte. Ainsi, l'arborescence de la console d'administration peut contenir plusieurs nœuds portant

les noms des serveurs Microsoft Exchange.

Pour chaque nœud <Nom du profil>, chaque nœud <Nom du serveur> et chaque sous-nœud <Nom d serveur> dans

le nœud Serveurs, l'arborescence de la Console d'administration affiche les sous-nœuds suivants prévus pour

l'administration des fonctions de l'application :

Protection du serveur : administration de la protection du flux de messagerie contre les objets malveillants et

le courrier indésirable.

Mises à jour : administration des mises à jour des bases de l'application.

Page 22

M A N U E L D ' A D M I N I S T R A T E UR

22

Notifications : configuration des paramètres de notification de l'administrateur et d'autres personnes

NŒUD

LIEN

FONCTION DU LIEN

Kaspersky Security 8.0 for

Microsoft Exchange Servers

Se connecter au serveur

La fenêtre Se connecter au serveur s'ouvre.

Activer le diagnostic du

composant enfichable

Active la journalisation dans la console

d'administration.

Profils

Ajouter le profil

Ouvre la fenêtre Créer un profil.

<nom du profil>

Ajouter un serveur

Ouvre l'Assistant d'ajout d'un serveur de

sécurité au profil

Renommer

Ouvre la fenêtre Donner un autre nom au

profil.

Supprimer

Supprime le profil.

Serveurs

Ajouter un serveur

Ouvre l'Assistant d'ajout d'un serveur de

sécurité au profil

Profils → <nom du serveur de

sécurité>

Supprimer du profil

Supprime le serveur de sécurité du profil.

Kaspersky Security 8.0 for

Microsoft Exchange Servers →

<nom du serveur de sécurité>

Supprimer le serveur

Supprime le serveur de sécurité de

l'arborescence de la console d'administration

Mise à jour

Mettre à jour les bases de

l'Antivirus

Mise à jour des bases de l'Antivirus.

Mettre à jour les bases de l'AntiSpam

Mise à jour des bases de l'Anti-Spam

Notifications

Paramètres d'envoi des

notifications

Ouvre la fenêtre Paramètres d'envoi des

notifications.

intéressées sur les événements survenus pendant l'utilisation de l'application.

Sauvegarde : configuration des paramètres de Sauvegarde et gestion des objets sauvegardés.

Rapports : configuration des paramètres des rapports sur le fonctionnement de l'application (n'apparaît pas

pour les sous-nœuds <Nom du serveur> dans le nœud Serveurs).

Configuration : configuration des paramètres généraux de fonctionnement de l'application.

Licence : informations sur les clés ajoutées, ajout et suppression de clés.

PANNEAU DES RESULTATS

Le panneau des résultats reprend des informations relatives à l'état actuel de la protection des serveurs Microsoft

Exchange, des informations relatives à Kaspersky Security et les paramètres de fonctionnement de l'application.

L'apparence du panneau des résultats dépend du nœud sélectionné dans l'arborescence de la console d'administration.

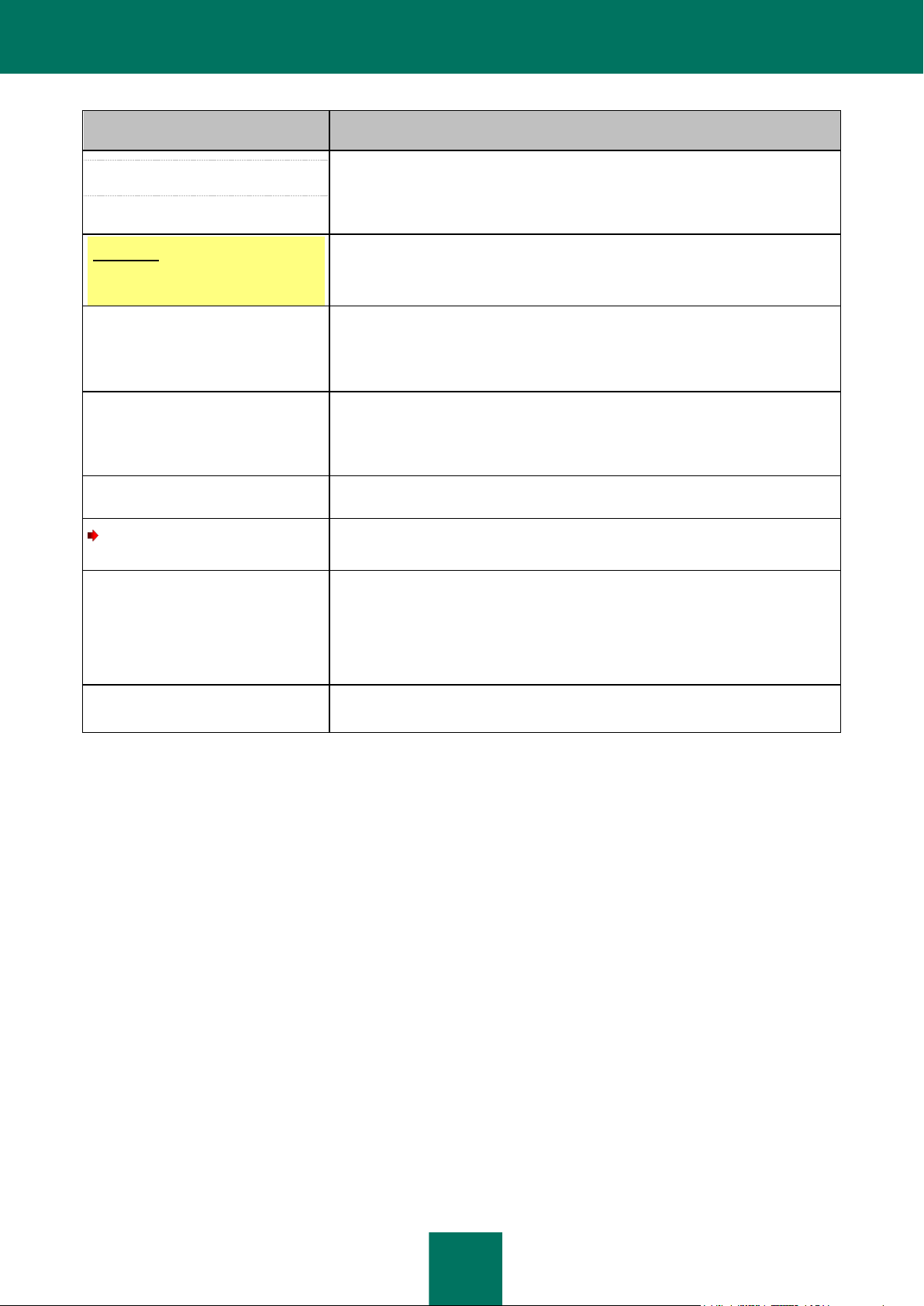

PANNEAU D'ACCES RAPIDE

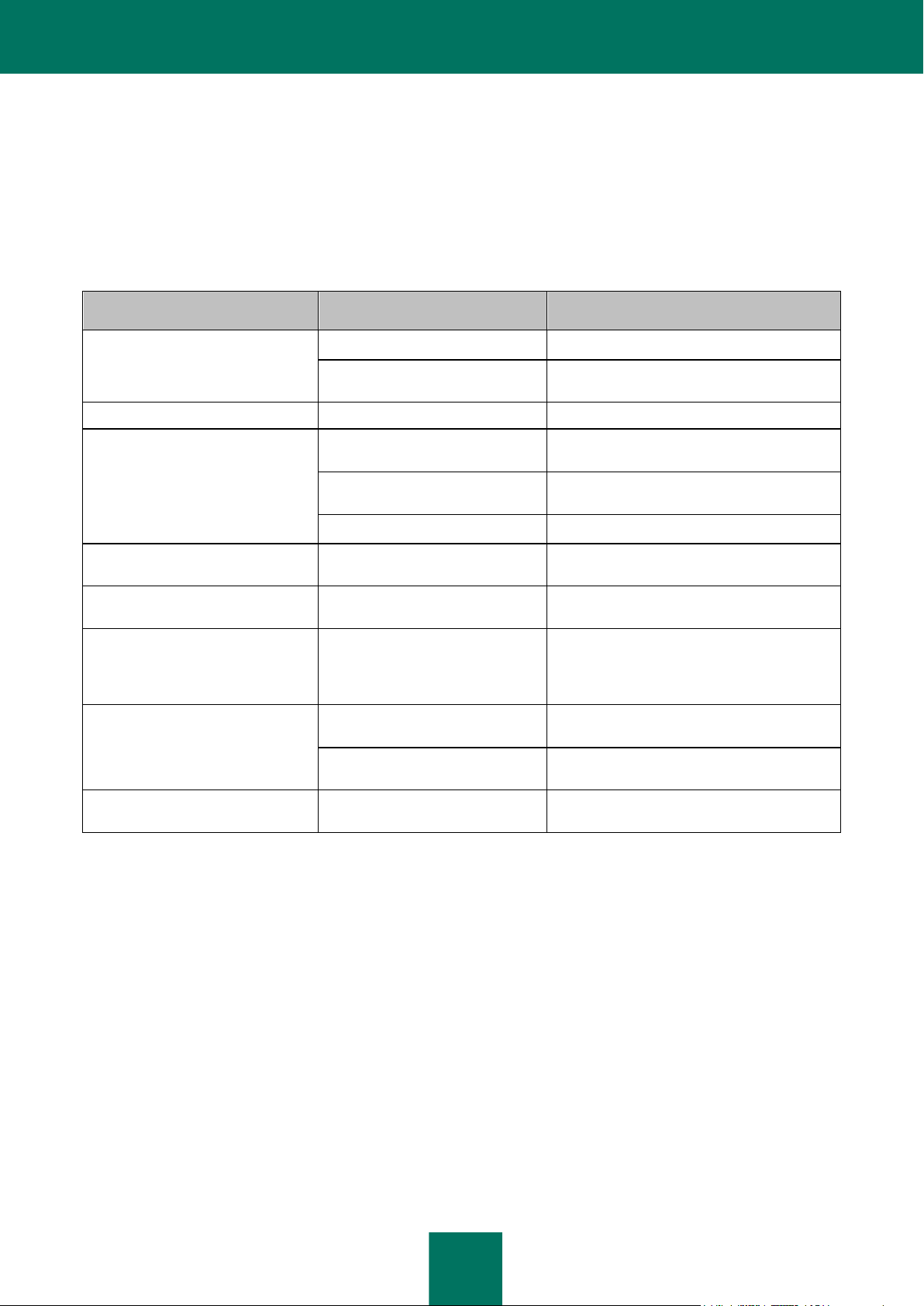

La sélection de liens présentés dans le panneau d'accès rapide dépend du nœud sélectionné dans l'arborescence de la

Console d'administration. Outre les liens standards de la console MMC, le panneau d'accès rapide propose également

des liens qui permettent de manipuler le nœud sélectionné (cf. tableau ci-après).

Table 2. Liens du panneau d'accès rapide

Page 23

I N T E R F A C E D E L ' A P P L I C A T I O N

23

NŒUD

COMMANDE DU MENU

FONCTION

Kaspersky Security 8.0 for

Microsoft Exchange Servers

Se connecter au serveur

La fenêtre Se connecter au serveur s'ouvre.

Activer le diagnostic du

composant enfichable

Active la journalisation dans la console

d'administration.

Profils

Ajouter le profil

Ouvre la fenêtre Créer un profil.

<nom du profil>

Ajouter un serveur

Ouvre l'Assistant d'ajout d'un serveur de

sécurité au profil

Renommer

Ouvre la fenêtre Donner un autre nom au

profil.

Supprimer

Supprime le profil.

Serveurs

Ajouter un serveur

Ouvre l'Assistant d'ajout d'un serveur de

sécurité au profil

Profils → <nom du serveur de

sécurité>

Supprimer du profil

Supprime le serveur de sécurité du profil.

Kaspersky Security 8.0 for

Microsoft Exchange Servers →

<nom du serveur de sécurité>

Supprimer le serveur

Supprime le serveur de sécurité de

l'arborescence de la console d'administration

Mise à jour

Mettre à jour les bases de

l'Antivirus

Mise à jour des bases de l'Antivirus.

Mettre à jour les bases de l'AntiSpam

Mise à jour des bases de l'Anti-Spam

Notifications

Paramètres d'envoi des

notifications

Ouvre la fenêtre Paramètres d'envoi des

notifications.

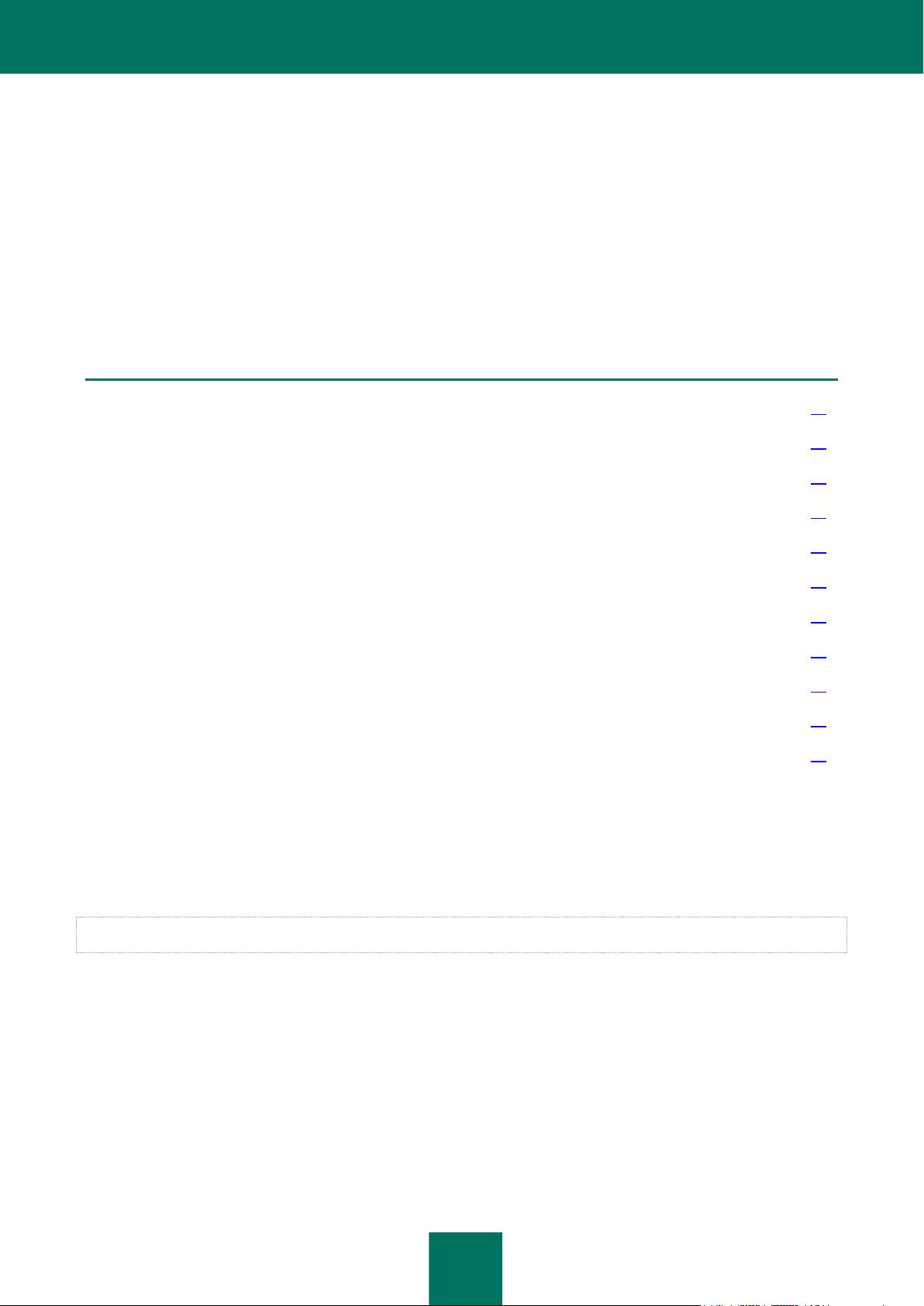

MENU CONTEXUEL

Chaque catégorie de nœud de l'arborescence de la console d'administration possède son propre menu contextuel qui

s'ouvre d'un clic droit de la souris.

Outre les options standards du menu contextuel de la console MMC, vous y retrouverez également des options qui

permettent de manipuler le nœud sélectionné (cf. tableau ci-après).

Table 3. Options du menu contextuel des nœuds de la console d'administration

Page 24

24

OCTROI DES LICENCES POUR

DANS CETTE SECTION DE L'AIDE

Présentation du contrat de licence .................................................................................................................................. 24

Présentation de la licence ............................................................................................................................................... 24

Schémas d'octroi des licences ........................................................................................................................................ 25

Présentation du fichier clé ............................................................................................................................................... 25

Présentation de la divulgation des données .................................................................................................................... 26

Ajout d'une clé ................................................................................................................................................................. 27

Consultation des informations relatives aux clés ............................................................................................................. 28

Remplacement d'une clé ................................................................................................................................................. 29

Suppression d'une clé ..................................................................................................................................................... 29

Configuration de la notification sur l'expiration de la durée de validité de la licence ....................................................... 30

Particularités de la licence pour les serveurs de sécurité du profil .................................................................................. 31

L'APPLICATION

Cette section aborde les principales notions liées à l'activation de l'application. Cette section explique le rôle du contrat

de licence, les modes d'activation de l'application et le renouvellement de la licence.

Vous y trouverez également les instructions sur l'utilisation des clés, la configuration des notifications de l'expiration

prochaine de la licence et sur la création de la liste des boîtes aux lettres et des référentiels protégés.

PRESENTATION DU CONTRAT DE LICENCE

Le contrat de licence est l'accord légal conclu entre vous et Kaspersky Lab qui précise les conditions d'utilisation du

logiciel.

Lisez attentivement les conditions du Contrat de licence avant de commencer à utiliser l'application.

La confirmation de votre accord avec le texte du Contrat de licence lors de l'installation vaut acceptation des conditions

de ce dernier. Si vous rejetez les termes du contrat, vous devez interrompre l’installation de l’application ou arrêter

d'utiliser celle-ci.

PRESENTATION DE LA LICENCE

La licence est un droit limité dans le temps pour l'utilisation de l'application octroyé dans le cadre d'un contrat de licence.

La licence donne droit aux services suivants :

Utilisation de l'application pour la protection d'un nombre déterminé de boîtes aux lettres.

Page 25

O C TR O I D E S L I C E N C E S P O UR L ' A P P L IC A T I ON

25

Recours au service d'assistance technique de Kaspersky Lab.

Accès à divers services offerts par Kaspersky Lab ou ses partenaires pendant la durée de validité de la licence.

Le volume des services offerts et la durée d'utilisation de l'application dépendent du type de licence.

Il existe différents types de licence :

Evaluation : licence gratuite qui permet de découvrir les fonctions de l'application.

La durée de validité de ce genre de licence est en général assez courte. Une fois que la validité de la licence

d'évaluation est écoulée, Kaspersky Security arrête de remplir toutes ses fonctions. Pour pouvoir continuer à

utiliser l'application, vous devez acheter une licence commerciale.

Commerciale : licence payante octroyée suite à l'achat de l'application.

Une fois la licence commerciale expirée, l'application continue à fonctionner, mais avec certaines restrictions.

Vous pouvez continuer à utiliser tous les composants de l'application, mais uniquement avec les bases installée

avant l'expiration de la licence. Pour pouvoir continuer à profiter de toutes les fonctions de Kaspersky Security,

il faut renouveler la licence commerciale.

Il est conseillé de renouveler la licence avant son expiration afin de garantir la protection maximum contre

toutes les menaces informatiques et le courrier indésirable.

ORGANISATION DE LA LICENCE

En fonction du mode de déploiement de l'application, vous devez ajouter les clés selon le mode d'octroi des licences

suivant :

Si l'application est utilisée sur des serveurs Microsoft Exchange indépendants, il faut ajouter une clé distincte

pour chaque serveur.

Si l'application est utilisée dans une grappe de serveurs Microsoft Exchange, il suffit d'installer une seule clé qui

sera valide pour l'ensemble de la grappe.

Si l'application est utilisée sur des serveurs Microsoft Exchange qui appartiennent à un DAG, il suffit d'ajouter

une clé qui sera valide pour l'ensemble du DAG.

Si vous administrez plusieurs serveurs de sécurité via un profil, il faut ajouter une clé pour un profil dont l'action

couvre tous les serveurs de sécurité du profil (cf. section "Particularités de la licence pour les serveurs de

sécurité du profil" à la page 31).

PRESENTATION DU FICHIER CLE

Le fichier clé est un fichier du type xxxxxxx.key. Vous ne pouvez pas utiliser l'application sans fichier de clé.

Il reprend les informations suivantes :

Clé : séquence unique de caractères alphanumériques. La clé sert par exemple pour obtenir l'assistance

technique de Kaspersky Lab.

Date de création du fichier clé.

Durée de validité de la licence – Durée d'utilisation du logiciel indiquée sur le certificat de licence.

La durée de validité de la licence n'expire pas après la validité du fichier clé utilisé pour activer l'application.

Page 26

M A N U E L D ' A D M I N I S T R A T E UR

26

Durée de validité du fichier clé : période définie à partir de la date de création du fichier clé.. La durée de validité

du fichier clé peut être de plusieurs années. Vous pouvez utiliser l'application à l'aide de cette clé uniquement

avant l'expiration de ce délai.

PRESENTATION DE LA DIVULGATION DES DONNEES

Si vous acceptez de rejoindre le Kaspersky Security Network (cf. section "Présentation de la participation au Kaspersky

Security Network" à la page 61), Kaspersky Lab recevra automatiquement les informations suivantes suite à l'utilisation

de Kaspersky Security sur l'ordinateur :

nom de l'application ;

type d'application ;

version de l'application ;

identifiant de l'installation de l'application ;

version du système d'exploitation ;

version du paquet de mise à jour du système d'exploitation ;

langue du système d'exploitation ;

adresse IP du serveur de Microsoft Exchange sur lequel Kaspersky Security est installé ;

adresse IP de l'expéditeur du message potentiellement infecté ;

somme de contrôle (MD5) des adresses électroniques de l'expéditeur du message potentiellement infecté ;

URL ou adresse IP (au format IPv4 et iPV6) du lien de phishing ;

URL ou adresse IP (au format IPv4 et IPv6) du lien de phishing ;

sommes de contrôle (MD5) des objets graphiques du message ;

sommes de contrôle (MD5) des noms des fichiers joints au message ;

date et heure de diffusion des bases de l'Antivirus ;

informations du module Antivirus sur l'état de l'analyse du message ;

informations du module Anti-Phishing sur l'état de l'analyse, y compris la valeur du niveau de confiance, la

pondération et l'état ;

la cible de l'attaque de phishing (nom court de l'organisation, adresse du site Internet) ;

état de l'analyse du module Anti-Spam ;

catégories identifiées de la base de filtrage du contenu du module Anti-Spam (sujet défini par l'application

auquel appartient le texte) ;

informations techniques liées au mode de détection de l'application d'un message potentiellement infecté ;

informations techniques liées au mode de détection par l'application d'un message potentiellement indésirable ;

brèves signatures textuelles sur le texte du message pour le filtrage des diffusions de messages non sollicités

connues et la solution de l'application à leur sujet.

Page 27

O C TR O I D E S L I C E N C E S P O UR L ' A P P L IC A T I ON

27

Les informations obtenues sont protégées par Kaspersky Lab conformément aux exigences établies par la loi.

Kaspersky Lab utilise les informations obtenues uniquement sous forme de statistiques générales. Les statistiques

générales sont créées de manière automatique à partir des infirmations initiales obtenues et ne contiennent pas de

données personnelles ou d'autres informations confidentielles. Les informations d'origine obtenues sont enregistrées

sous forme cryptée et sont supprimées au fur et à mesure de leur accumulation (deux fois par an). Les données des

statistiques générales sont conservées de manière illimitée.

La participation au Kaspersky Security Network est volontaire. Vous pouvez à tout moment vous retirer du Kaspersky

Security Network (cf. section "Configuration des paramètres de recherche de courrier indésirable et d'éléments de

phishing" à la page 78). Les données personnelles de l'utilisateur ne sont ni recueillies, ni traitées, ni enregistrées. Pour

connaître les données que l'application transmet dans le cadre du Kaspersky Security Network, lisez le Règlement du

KSN (cf. section "Configuration des paramètres de recherche de courrier indésirable et d'éléments de phishing" à la

page 78).

AJOUT D'UNE CLE

Vous pouvez ajouter une clé séparément pour le serveur de sécurité ou ajouter une clé pour un profil pour que la licence

couvre tous les serveurs de sécurité du profil (cf. section "Particularités de la licence des serveurs de sécurité du profil" à

la page 31).

Si Kaspersky Security fonctionne dans une configuration avec un cluster de serveur ou un DAG, il suffit d'ajouter une clé

pour tout le cluster ou tout le DAG. Vous pouvez l'ajouter en connectant la console d'administration à n'importe quel des

serveurs du cluster ou du DAG.

Pour ajouter une clé pour le serveur de sécurité, procédez comme suit :

1. Dans l'arborescence de la console d'administration, développez le nœud du serveur de sécurité.

2. Sélectionnez l'entrée Licence.

3. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez ajouter une clé active, cliquez sur Ajouter dans le groupe Clé active.

Si vous souhaitez ajouter une clé complémentaire, cliquez sur Ajouter dans la section Clé

complémentaire.

Une clé complémentaire ne peut être ajoutée que si une clé active existe.

La clé complémentaire doit être une clé pour une licence commerciale. Il est impossible d'ajouter une clé

pour licence d'évaluation en tant que clé complémentaire.

4. Dans la fenêtre qui s'ouvre, indiquez dans le champ Nom du fichier le chemin d'accès au fichier clé (fichier

portant l'extension *.key), puis cliquez sur le bouton Ouvrir.

La clé est ajoutée et les informations qui la concernent apparaissent dans le groupe adéquat.

Pour ajouter une clé, procédez comme suit :

1. Dans l'arborescence de la console, développez le nœud Profils.

2. Développez le nœud du profil auquel vous souhaitez ajouter une clé.

3. Sélectionnez l'entrée Licence.

4. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez ajouter une clé active, cliquez sur Ajouter dans le groupe Clé active.

Page 28

M A N U E L D ' A D M I N I S T R A T E UR

28

Si vous souhaitez ajouter une clé complémentaire, cliquez sur Ajouter dans le groupe Clé

complémentaire.

Une clé complémentaire ne peut être ajoutée que si une clé active existe.

La clé complémentaire doit être une clé pour une licence commerciale. Il est impossible d'ajouter une clé

pour licence d'évaluation en tant que clé complémentaire.

5. Dans la fenêtre qui s'ouvre, indiquez dans le champ Nom du fichier le chemin d'accès au fichier clé (fichier

portant l'extension *.key), puis cliquez sur le bouton Ouvrir.

La clé est ajoutée et les informations qui la concernent apparaissent dans le groupe adéquat.

CONSULTATION DES INFORMATIONS RELATIVES AUX

CLES

Pour consulter les informations relatives aux clés ajoutées pour le serveur de sécurité ou un profil, procédez comme

suit :

1. Dans l'arborescence de la console d'administration, réalisez les actions suivantes :

Si vous souhaitez consulter les informations relatives aux clés ajoutées pour le serveur de sécurité,

déployez le nœud du Serveur de sécurité dont vous souhaitez consulter les informations de la clé.

Si vous souhaitez consulter les informations relatives aux clés du profil, développez le nœud Profils, puis

le nœud du profil dont vous souhaitez consulter les informations de la clé.

2. Sélectionnez l'entrée Licence.

Le panneau des résultats affiche les informations suivantes sur la clé :

Etat. Peut avoir une des valeurs suivantes :

Licence active. La validité de la licence n'est pas écoulée, les fonctionnalités de la licence ne sont pas

restreintes.

Durée de validité de la licence d'évaluation écoulée. Les fonctionnalités des modules Antivirus et Anti-

Spam ne sont pas disponibles et la mise à jour est interdite.

La durée de validité de la licence a expiré. La durée de validité de la licence est écoulée, la mise à jour est

interdite, la participation à KSN est inaccessible (cf. section "Présentation des services, des fonctions et

des technologies complémentaires de protection contre le courrier indésirable" à la page 75).

Les bases sont corrompues. Les bases de l'Antivirus et de l'Anti-Spam manquent ou sont endommagées.

La clé est absente. Les fonctionnalités des modules Antivirus et Anti -Spam ne sont pas disponibles et la

mise à jour est interdite.

La clé a été bloquée. Seule la mise à jour des bases est disponible. Les fonctionnalités des modules

Antivirus et Anti-Spam ne sont pas disponibles.

La liste noire des clés est endommagée ou introuvable. Seule la mise à jour des bases est disponible. Les

fonctionnalités des modules Antivirus et Anti-Spam ne sont pas disponibles.

Clé. Séquence unique de caractères alphanumériques.

Type de licence. Le type de licence (évaluation, commerciale).

Page 29

O C TR O I D E S L I C E N C E S P O UR L ' A P P L IC A T I ON

29

Représentant. Contact au sein de l'organisation qui a accepté le contrat de licence.

Nombre d'utilisateurs. Nombre maximal d'utilisateurs de l'application dont les boîtes aux lettres peuvent être

protégées par l'application avec cette clé.

Date d'expiration. Fin de validité de la licence.

REMPLACEMENT D'UNE CLE

Pour remplacer une clé ajoutée pour le serveur de sécurité, procédez comme suit :

1. Dans l'arborescence de la console d'administration, développez le nœud du serveur de sécurité.

2. Sélectionnez l'entrée Licence.

3. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez remplacer une clé active, cliquez sur Remplacer dans la section Clé active.

Si vous souhaitez remplacer une clé complémentaire, cliquez sur Remplacer dans la section Clé

complémentaire.

4. Dans la fenêtre qui s'ouvre, indiquez dans le champ Nom du fichier le chemin d'accès au fichier clé (fichier

portant l'extension *.key), puis cliquez sur le bouton Ouvrir.

La clé est ajoutée et les informations qui la concernent apparaissent dans le groupe adéquat.

Pour remplacer une clé ajoutée pour un profil, procédez comme suit :

1. Dans l'arborescence de la console, développez le nœud Profils.

2. Développez le nœud du profil dont vous souhaitez remplacer la clé.

3. Sélectionnez l'entrée Licence.

4. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez remplacer une clé active, cliquez sur Remplacer dans la section Clé active.

Si vous souhaitez remplacer une clé complémentaire, cliquez sur Remplacer dans la section Clé

complémentaire.

5. Dans la fenêtre qui s'ouvre, indiquez dans le champ Nom du fichier le chemin d'accès au fichier clé (fichier

portant l'extension *.key), puis cliquez sur le bouton Ouvrir.

La clé est ajoutée et les informations qui la concernent apparaissent dans le groupe adéquat.

SUPPRESSION D'UNE CLE

Pour supprimer une clé ajoutée pour le serveur de sécurité, procédez comme suit :

1. Dans l'arborescence de la console d'administration, développez le nœud du serveur de sécurité.

2. Sélectionnez l'entrée Licence.

3. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez supprimer la clé active, cliquez sur Supprimer dans le groupe Clé active.

Page 30

M A N U E L D ' A D M I N I S T R A T E UR

30

Si vous souhaitez supprimer la clé complémentaire, cliquez sur Supprimer dans le groupe Clé

complémentaire.

L'application supprime la clé sélectionnée. Quand la clé active est supprimée, la clé complémentaire (si elle existe)

devient la clé active.

Pour supprimer une clé ajoutée pour un profil, procédez comme suit :

1. Dans l'arborescence de la console, développez le nœud Profils.

2. Développez le nœud du profil dont vous souhaitez supprimer la clé.

3. Sélectionnez l'entrée Licence.

4. Dans le panneau des résultats, exécutez une des actions suivantes :

Si vous souhaitez supprimer la clé active, cliquez sur Supprimer dans le groupe Clé active.

Si vous souhaitez supprimer la clé complémentaire, cliquez sur Supprimer dans le groupe Clé

complémentaire.

L'application supprime la clé sélectionnée. Quand la clé active est supprimée, la clé complémentaire (si elle existe)

devient la clé active.

Le remplacement automatique de la clé active par la clé complémentaire à l'expiration de la licence, à compter de la date

d'ajout de la clé active, est réalisé sur chacun des serveurs de sécurité du profil selon la date et l'heure du serveur

physique sur lequel le Serveur de sécurité est installé.

CONFIGURATION DE LA NOTIFICATION SUR L'EXPIRATION

DE LA DUREE DE VALIDITE DE LA LICENCE

Après chaque mise à jour des bases, l'application vérifie la licence active. Si l'application définit que la licence arrive

bientôt à échéance, elle ajoute une entrée à ce sujet dans le journal de l'application et commence à envoyer des

notifications à l'adresse de messagerie reprise dans les paramètres des notifications.(cf. rubrique "Configuration des