Page 1

Kaspersky Security 8.0 for

YÖNETİCİ KILAVUZU

P R O GR A M S ÜR Ü M Ü : 8 . 0

Microsoft Exchange Servers

Page 2

2

Sayın Kullanıcı!

Ürünümüzü seçtiğiniz için teĢekkür ederiz. Umarız bu belge, iĢinizde size yardımcı olur ve sorularınızın büyük

çoğunluğuna cevap sağlar.

Uyarı! Bu belge, Kaspersky Lab ZAO mülkiyetindedir (burada ayrıca Kaspersky Lab Ģeklinde anılmaktadır): bu belgeyle

ilgili bütün haklar, Rusya Federasyonu'nun telif hakkı yasaları ve uluslararası anlaĢmalar tarafından korunmaktadır. Bu

belgenin veya bir kısmının kanun dıĢı olarak çoğaltılması ve dağıtılması, ilgili kanun gereğince hukuki, idari veya cezai

sorumluluk doğuracaktır.

ÇevrilmiĢ hali de dâhil olmak üzere, herhangi bir materyalin çoğaltılması veya dağıtılması sadece Kaspersky Lab’ın yazılı

izni dâhilinde mümkündür.

Bu belge ve içinde bulunan grafiksel imgeler sadece, bilgilendirici, ticari olmayan veya kiĢisel amaçlar için kullanılabilir.

Bu belge üzerinde, önceden bildirilmeksizin değiĢiklikler yapılabilir. Son sürümü için, lütfen Kaspersky Lab’ın

http://www.kaspersky.com/docs adresindeki internet sitesine bakın.

Kaspersky Lab, bu belge içinde kullanılmıĢ herhangi bir materyalin içeriği, niteliği, iliĢkisi veya doğruluğu için, üçüncü

kiĢilere ait haklara veya bu tür materyallerin kullanımı ile ilgili potansiyel zararlara karĢı hiç bir sorumluluk almamaktadır.

Bu belge, ayrı ayrı firmaların mülkiyetinde olan tescilli ticari markalar ve hizmet markaları içermektedir.

Revizyon tarihi: 06.05.2011

© 1997-2011 Kaspersky Lab ZAO. Tüm Hakları Saklıdır.

http://www.kaspersky.com.tr

http://www.kaspersky.com.tr/destek

Page 3

3

İÇİNDEKİLER

KASPERSKY LAB SON KULLANICI LĠSANS ANLAġMASI .......................................................................................... 6

BU KILAVUZ HAKKINDA ............................................................................................................................................. 12

Bu belgede ............................................................................................................................................................. 12

BELGEDEKĠ BĠÇĠMLER ......................................................................................................................................... 13

EK BĠLGĠ KAYNAKLARI ............................................................................................................................................... 15

Bağımsız arama ĠÇĠN VERĠ kaynakları ................................................................................................................... 15

Kaspersky Lab uygulamalarının ĠNTERNET FORUMUNDA tartıĢılması ................................................................ 16

TEKNĠK Dokümantasyon GELĠġTĠRME Grubu ĠLE ĠLETĠġĠM Kurma .................................................................... 16

KASPERSKY SECURĠTY 8.0 FOR MĠCROSOFT EXCHANGE SERVERS ................................................................ 17

Temel ĠġLEVSELLĠK .............................................................................................................................................. 17

Dağıtım KĠTĠ ........................................................................................................................................................... 18

Kayıtlı kullanıcılar ĠÇĠN HĠZMETLER ...................................................................................................................... 18

LĠSANS anlaĢması ................................................................................................................................................. 18

Donanım ve yazılım GEREKSĠNMĠLERĠ................................................................................................................. 19

UYGULAMA MĠMARĠSĠ ................................................................................................................................................ 20

UYGULAMA BĠLEġENLERĠ ve amaçları ................................................................................................................ 20

GÜVENLĠK Sunucusu mimarisi .............................................................................................................................. 20

TĠPĠK DAĞITIM TASLAKLARI ...................................................................................................................................... 22

Microsoft Exchange Server GÖREVLERĠ ve ĠLGĠLĠ yapılandırmaları ..................................................................... 22

Sunucu koruma dağıtımı......................................................................................................................................... 22

SUNUCU KÜMESĠ üzerinde uygulamanın dağıtımı ............................................................................................... 23

UYGULAMA KURULUMU ............................................................................................................................................ 24

Kurulum ĠÇĠN hazırlık ............................................................................................................................................. 24

Daha ÖNCEKĠ BĠR sürümden yükseltme ............................................................................................................... 25

Uygulama kurulum prosedürü ................................................................................................................................. 25

Adım 1. GEREKLĠ olan BĠLEġENLERĠN kurulması .......................................................................................... 25

Adım 2. Selamlama ve LĠSANS AnlaĢması....................................................................................................... 26

Adım 3. Kurulum türünün SEÇĠLMESĠ .............................................................................................................. 26

Adım 4. Uygulama BĠLEġENLERĠNin SEÇĠLMESĠ ........................................................................................... 26

Adım 5. Microsoft SQL Sunucu bağlantısının yapılandırılması ......................................................................... 27

Adım 6. Dosyaların kopyalanması .................................................................................................................... 27

BaĢlarken. Uygulama Yapılandırma SĠHĠRBAZI ..................................................................................................... 28

GÜNCELLEMELERĠN yapılandırılması ............................................................................................................ 28

LĠSANS anahtarının kurulması .......................................................................................................................... 28

BĠLDĠRĠM ayarları ............................................................................................................................................. 29

Sunucu korumanın yapılandırılması .................................................................................................................. 29

Uygulama ĠġLEVSELLĠĞĠNĠN test EDĠLMESĠ................................................................................................... 29

Uygulamanın YENĠDEN YÜKLENMESĠ ................................................................................................................. 31

Uygulamanın kaldırılması ....................................................................................................................................... 31

KASPERSKY SECURITY LĠSANSLARININ YÖNETĠMĠ .............................................................................................. 33

Kurulu LĠSANSlar hakkında BĠLGĠ görüntüleme ..................................................................................................... 34

LĠSANS anahtarının kurulması ............................................................................................................................... 35

BĠR LĠSANS anahtarının kaldırılması ..................................................................................................................... 35

Page 4

Y Ö N E T I C I KI L A V U Z U

4

LĠSANSın son GEÇERLĠLĠK TARĠHĠ hakkında BĠLDĠRĠM ...................................................................................... 35

Korunan posta kutularının ve depolama alanlarının LĠSTESĠNĠ oluĢturma ............................................................. 36

UYGULAMA ARABĠRĠMĠ .............................................................................................................................................. 37

Ana pencere ........................................................................................................................................................... 37

ĠÇERĠK menüsü ...................................................................................................................................................... 39

UYGULAMAYI BAġLATMA VE DURDURMA .............................................................................................................. 40

VARSAYILAN MĠCROSOFT EXCHANGE SERVER KORUMA DURUMU .................................................................. 42

BAġLARKEN ................................................................................................................................................................ 43

BaĢlatma: Yönetim Konsolu .................................................................................................................................... 43

Korunan Microsoft Exchange sunucularının LĠSTESĠNĠ OLUġTURMA .................................................................. 43

Yönetim Konsolunu GÜVENLĠK Sunucusuna bağlama .......................................................................................... 45

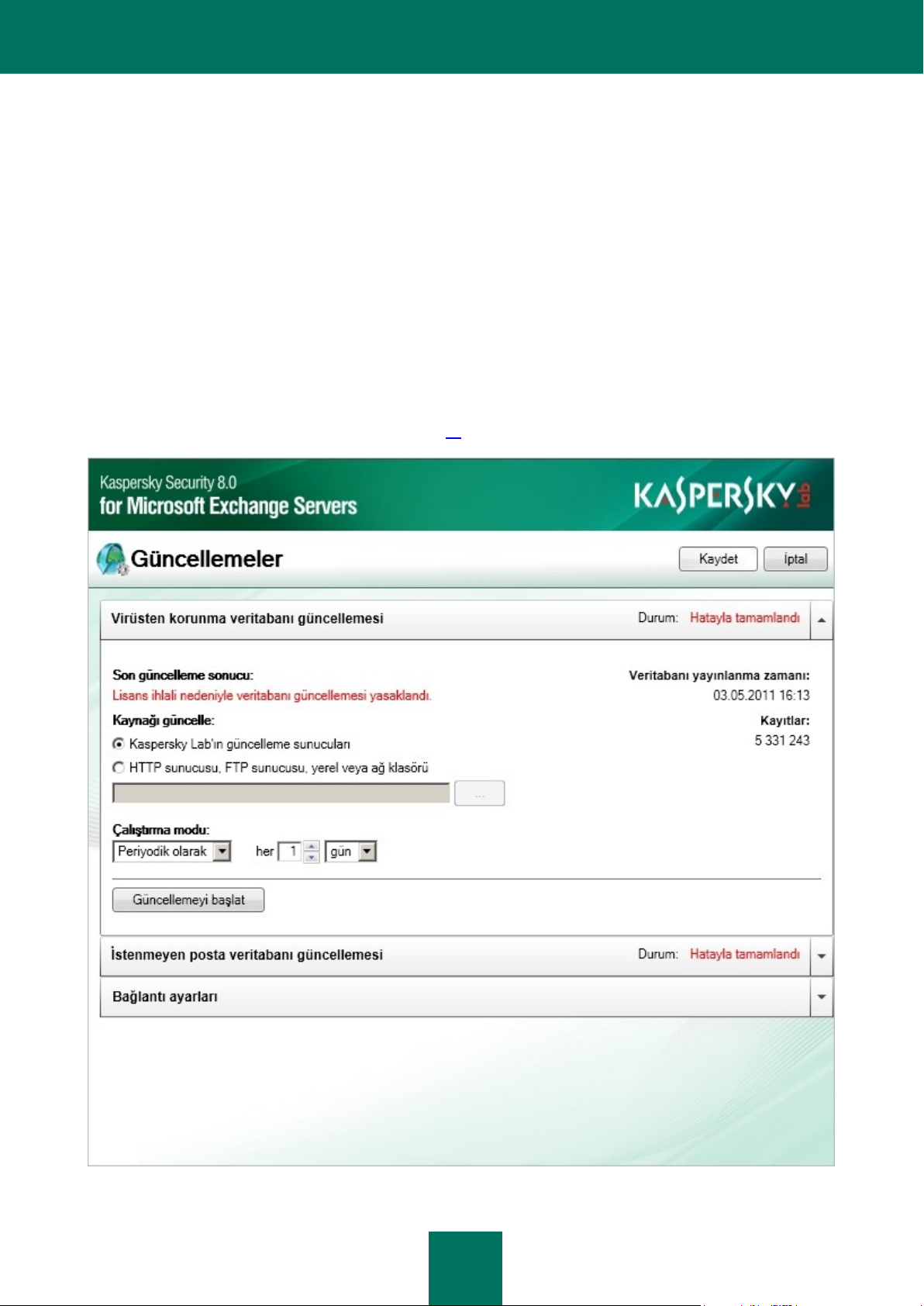

VĠRÜSTEN KORUNMA VE ĠSTENMEYEN POSTA VERĠTABANLARINI GÜNCELLEME .......................................... 46

Elle güncelleme ...................................................................................................................................................... 47

OTOMATĠK güncelleme.......................................................................................................................................... 48

Güncelleme kaynağının SEÇĠLMESĠ ...................................................................................................................... 49

Bağlantı ayarlarını düzenleme ................................................................................................................................ 50

VĠRÜSTEN KORUNMA ................................................................................................................................................ 51

VĠRÜSTEN korunma sunucu korumasının ETKĠNLEġTĠRĠLMESĠ ve devre dıĢı bırakılması .................................. 52

Nesne ĠġLEME ĠÇĠN kuralların oluĢturulması ......................................................................................................... 53

EKLĠ ARġĠVLERĠN ve kapsayıcıların taranması ..................................................................................................... 54

Tarama dıĢında bırakmaların oluĢturulması ........................................................................................................... 54

Posta hesapları ĠÇĠN koruma ayarlarının yapılandırılması ..................................................................................... 55

Arka plan taraması ................................................................................................................................................. 55

ĠSTENMEYEN POSTA ÖNLEME ................................................................................................................................. 57

Ġstenmeyen posta ANALĠZĠNĠN yapılandırılması .................................................................................................... 59

GÖNDERĠCĠLERĠN kara ve beyaz LĠSTELERĠNĠ oluĢturma .................................................................................. 60

GELĠġMĠġ Ġstenmeyen Posta yapılandırması ......................................................................................................... 61

Ġstenmeyen posta ĠġLEME ĠÇĠN dıĢ HĠZMETLERĠN kullanılması ........................................................................... 62

Ek Ġstenmeyen Posta ĠġLEVSELLĠĞĠNĠN kullanılması ........................................................................................... 63

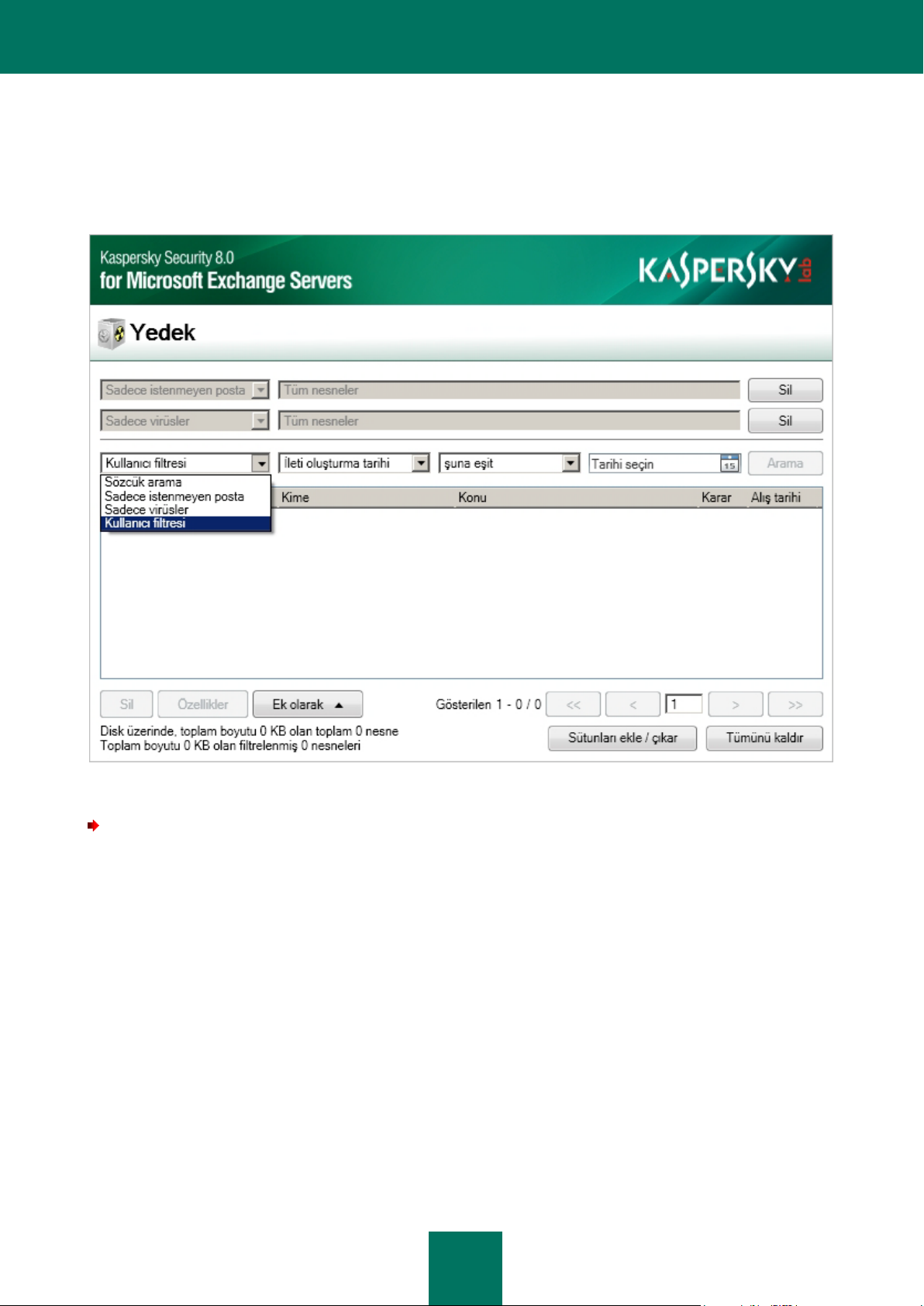

YEDEK DEPOLAMA ALANI ......................................................................................................................................... 65

Yedek depolama alanının GÖRÜNTÜLENMESĠ .................................................................................................... 66

YEDEKTEKĠ BĠR nesnenin ÖZELLĠKLERĠNĠN GÖRÜNTÜLENMESĠ .................................................................... 67

YEDEĞĠN FĠLTRELENMESĠ .................................................................................................................................. 69

NESNELERĠN Yedekten GERĠ YÜKLENMESĠ ....................................................................................................... 70

NESNELERĠN analĠze GÖNDERĠLMESĠ ................................................................................................................ 70

NESNELERĠN Yedekten SĠLĠNMESĠ ...................................................................................................................... 71

Yedek depolama alanı ayarlarının yapılandırılması ................................................................................................ 71

BĠLDĠRĠMLER ............................................................................................................................................................... 72

BĠLDĠRĠM ayarları yapılandırılıyor ........................................................................................................................... 72

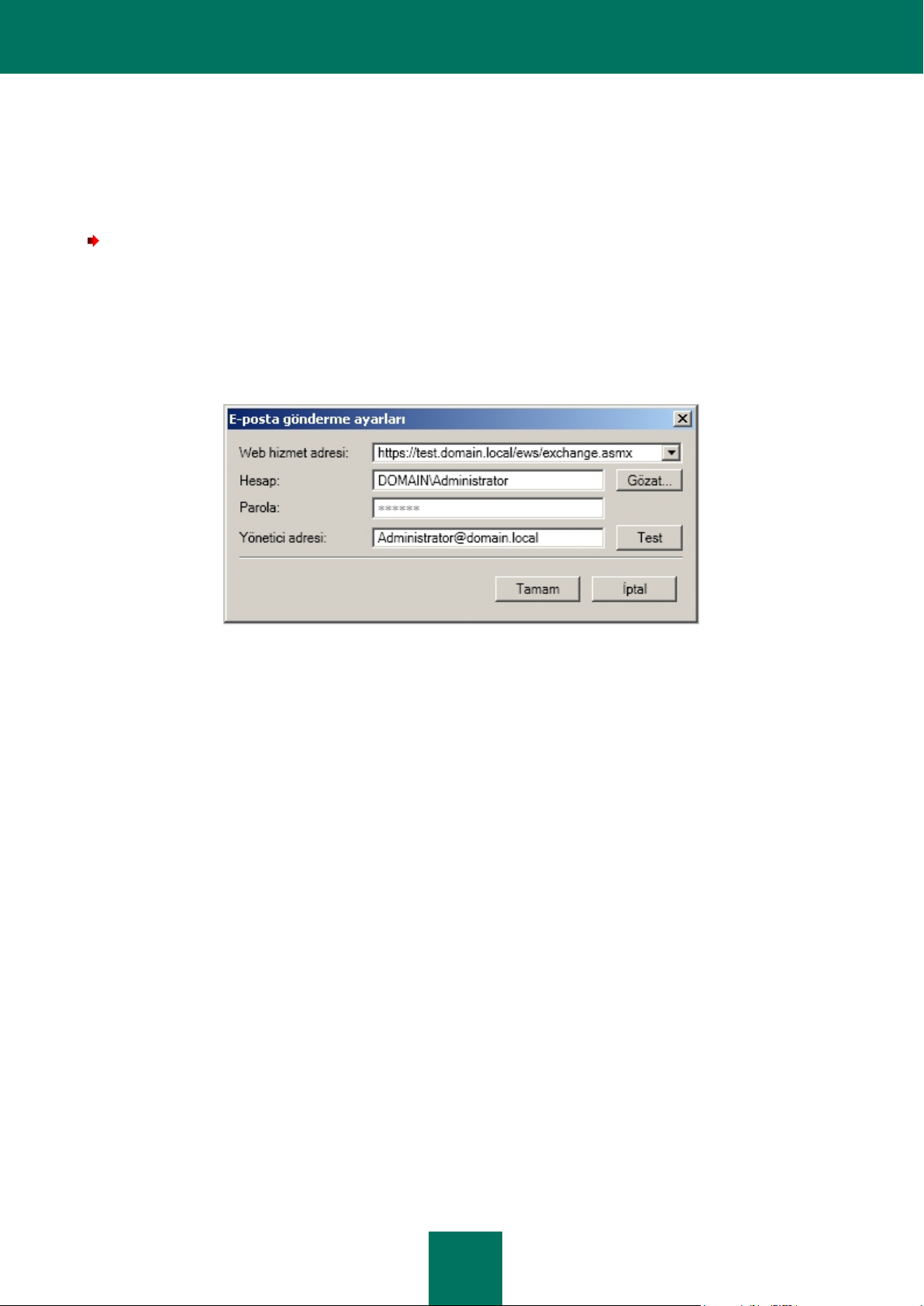

BĠLDĠRĠM ĠLETĠM ayarlarının yapılandırılması ....................................................................................................... 73

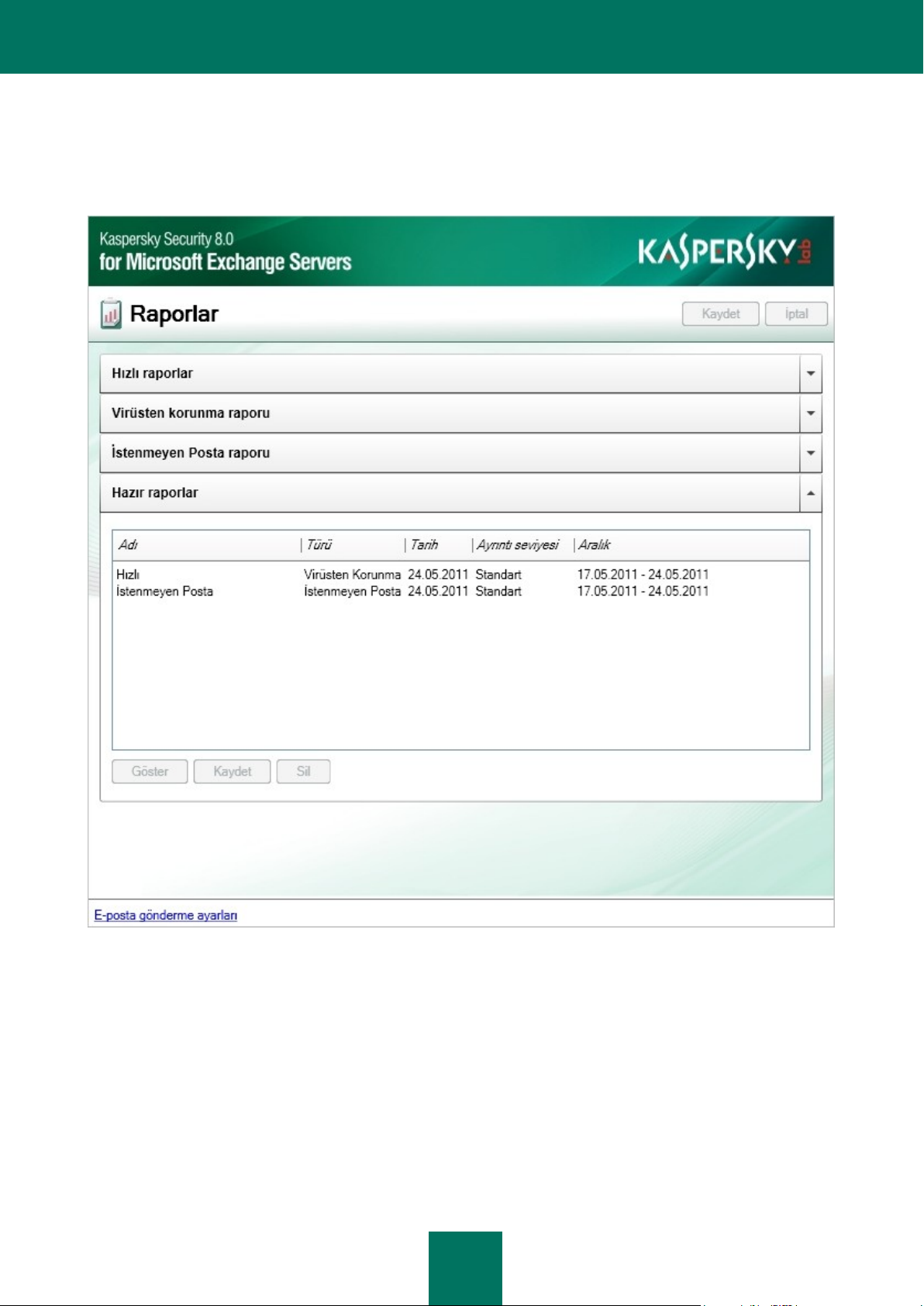

RAPORLAR ................................................................................................................................................................. 74

Hızlı raporlar ayarlarının yapılandırılması ............................................................................................................... 74

VĠRÜSTEN Korunma raporları ayarlarının yapılandırılması.................................................................................... 75

Ġstenmeyen Posta raporları ayarlarının yapılandırılması ........................................................................................ 76

Hızlı raporların GÖRÜNTÜLENMESĠ ..................................................................................................................... 76

Page 5

İ Ç I N D E K I L E R

5

Raporların e-posta aracılığıyla ĠLETĠMĠ .................................................................................................................. 79

UYGULAMA OLAY GÜNLÜKLERĠ ............................................................................................................................... 80

Tanılama DÜZEYĠNĠN yapılandırılması .................................................................................................................. 80

Günlük ayarlarının yapılandırılması ........................................................................................................................ 81

SIK SORULAN SORULAR ........................................................................................................................................... 82

TEKNĠK DESTEK SERVĠSĠ ĠLE ĠLETĠġĠM KURMA ...................................................................................................... 84

SÖZLÜK ....................................................................................................................................................................... 85

KASPERSKY LAB ........................................................................................................................................................ 89

ÜÇÜNCÜ TARAFLARA AĠT KOD HAKKINDAKĠ BĠLGĠLER ......................................................................................... 90

Yazılım kodu ........................................................................................................................................................... 90

BOOST 1.30.0, 1.36 ......................................................................................................................................... 91

BZIP2/LIBBZIP2 1.0.5 ...................................................................................................................................... 92

EXPAT 1.2, 2.0.1 .............................................................................................................................................. 92

FREEBSD LIBC 2.3-2.6 .................................................................................................................................... 92

GECKO SDK 1.8 ............................................................................................................................................... 93

ICU 4.0.1 ........................................................................................................................................................... 99

INFO-ZIP 5.51 .................................................................................................................................................. 99

LIBJPEG 6B .................................................................................................................................................... 100

LIBNKFM 2.0.5 ............................................................................................................................................... 102

LIBPNG 1.2.29 ................................................................................................................................................ 102

LIBSPF2 1.2.9 ................................................................................................................................................. 102

LIBUNGIF 3.0 ................................................................................................................................................. 102

LIBXDR ........................................................................................................................................................... 103

LOKI 0.1.3 ....................................................................................................................................................... 103

LZMA SDK 4.43 .............................................................................................................................................. 104

MICROSOFT ENTERPRISE LIBRARY 4.1 .................................................................................................... 104

MICROSOFT VISUAL STUDIO 2008 (MSVCP80.DLL, MSVCR80.DLL) ....................................................... 104

OPENSSL 0.9.8D ........................................................................................................................................... 104

PCRE 7.4, 7.7 ................................................................................................................................................. 107

RFC1321-BASED (RSA-FREE) MD5 LIBRARY ............................................................................................. 108

SPRING.NET 1.2.0 ......................................................................................................................................... 108

SQLITE 3.6.18 ................................................................................................................................................ 110

WPF TOOLKIT 3.5.40128.1 ............................................................................................................................ 111

ZLIB 1.2, 1.2.3 ................................................................................................................................................ 111

Diğer BĠLGĠler ....................................................................................................................................................... 111

DĠZĠN .......................................................................................................................................................................... 112

Page 6

6

KASPERSKY LAB SON KULLANICI LİSANS ANLAŞMASI

TÜM KULLANICILAR ĠÇĠN ÖNEMLĠ YASAL BĠLDĠRĠM: YAZILIMI KULLANMAYA BAġLAMADAN ÖNCE

AġAĞIDAKĠ YASAL ANLAġMAYI DĠKKATLĠCE OKUYUNUZ.

LĠSANS ANLAġMASI PENCERESĠNDEKĠ "KABUL" TUġUNU TIKLADIĞINIZDA VEYA KARġILIK GELEN

SĠMGEYĠ (SĠMGELERĠ) GĠRDĠĞĠNĠZDE, BU ANLAġMANIN HÜKÜM VE KOġULLARINI KABUL ETMĠġ

SAYILIRSINIZ. BU ĠġLEM ĠMZANIZIN YERĠNE GEÇER VE BU ANLAġMANIN BĠR TARAFI OLARAK

SĠZĠN ĠÇĠN BAĞLAYICI OLDUĞUNU VE BU ANLAġMANIN TARAFINIZDAN ĠMZALANMIġ HERHANGĠ

BĠR YAZILI ANLAġMA GĠBĠ UYGULANABĠLĠR OLDUĞUNU KABUL EDERSĠNĠZ. BU ANLAġMANIN

BÜTÜN HÜKÜM VE KOġULLARINI KABUL ETMĠYORSANIZ, YAZILIMIN KURULUMUNU ĠPTAL EDĠN VE

YAZILIMI KURMAYIN.

YAZILIMIN YANINDA LĠSANS SÖZLEġMESĠ VEYA BENZER BĠR BELGE VARSA BU BELGEDE

TANIMLANAN YAZILIM KULLANIM KOġULLARI, MEVCUT SON KULLANICI LĠSANS ANLAġMASININ

YERĠNE GEÇER.

LĠSANS ANLAġMASI PENCERESĠNDEKĠ KABUL TUġUNU TIKLADIĞINIZDA VEYA KARġILIK GELEN

SĠMGEYĠ (SĠMGELERĠ) GĠRDĠĞĠNĠZDE, YAZILIMI BU ANLAġMANIN HÜKÜM VE KOġULLARINA UYGUN

OLARAK KULLANMA HAKKINA SAHĠP OLURSUNUZ.

1. Tanımlar

1.1. Yazılım, Güncellemeler ve ilgili materyalleri içeren yazılım anlamındadır.

1.2. Hak Sahibi (Yazılımla ilgili münhasır veya diğer tüm hakların sahibi) Rusya Federasyonu

kanunlarına göre kurulmuĢ bir Ģirket olan Kaspersky Lab ZAO anlamındadır.

1.3. Bilgisayar(lar) kiĢisel bilgisayarlar, dizüstü bilgisayarlar, iĢ istasyonları, kiĢisel dijital yardımcılar,

"akıllı telefonlar", elde taĢınan cihazlar veya Yazılımın bunlara yönelik tasarlandığı diğer elektronik

cihazlar gibi Yazılımın kurulacağı ve/veya kullanılacağı donanım(lar) anlamındadır.

1.4. Son Kullanıcı (Siz/Sizin) kendi adına Yazılımı kuran veya kullanan ya da Yazılımın bir kopyasını

yasal olarak kullanan ya da Yazılım bir kuruluĢ adına yükleniyor veya kuruluyorsa iĢveren gibi

kiĢi(ler) anlamındadır, "Siz" ayrıca Yazılımın yüklendiği veya kurulduğu kuruluĢ anlamına gelir ve

kuruluĢ bu anlaĢmayı kabul eden kiĢiye bu iĢlem için yetki verdiğini beyan eder. Bu belge

bağlamında, "kuruluş", terimi her türlü ortaklık, sınırlı sorumlu Ģirket, anonim Ģirket, birlik, iĢletme,

tröst, ortak giriĢim, iĢçi örgütü, Ģirket halinde kurulmamıĢ örgüt veya resmi kurumları içerir.

1.5. Ortak(lar) Hak Sahibi ile yapılan bir anlaĢma ve lisansa dayanarak Yazılımın dağıtımını

gerçekleĢtiren kuruluĢlar veya kiĢi(ler) anlamındadır.

1.6. Güncelleme(ler) her türlü yükseltme, revizyon, her türlü yükseltme, revizyon, tadilat, kopya veya

bakım paketleri, vb. anlamındadır.

1.7. Kullanım Kılavuzu, kullanım kılavuzu, yönetici kılavuzu, baĢvuru kitabı ve ilgili açıklayıcı veya diğer

nitelikte materyaller anlamındadır.

2. Lisansın Verilmesi

2.1. Size, Yazılımın yüklendiği Bilgisayarınızın Kullanım Kılavuzunda açıklanan tehditlerden

korunmasında yardımcı olmak amacıyla Yazılımın belirli sayıda Bilgisayarda Kullanım Kılavuzunda

açıklanan tüm teknik gerekliliklere ve bu AnlaĢmanın hüküm ve koĢullarına uygun olarak

depolanması, yüklenmesi, kurulması, yürütülmesi ve gösterilmesi ("kullanım") için münhasır olmayan

bir lisans ("Lisans") verilir ve Siz de bu Lisansı kabul edersiniz:

Deneme Sürümü. Yazılımın deneme sürümünü aldıysanız, karĢıdan yüklediyseniz ve/veya

kurduysanız ve Yazılım için değerlendirme lisansı aldıysanız, Yazılımı sadece değerlendirme

amacıyla ve aksi belirtilmedikçe ilk kurulum tarihinden itibaren sadece tek bir değerlendirme dönemi

Page 7

K A S P E R S K Y L A B SO N K U L L A N I C I Lİ S A N S A N L A Ş M A S I

7

boyunca kullanabilirsiniz. Yazılımın baĢka amaçlarla veya geçerli değerlendirme döneminin

bitmesinden sonra kullanılması kesinlikle yasaktır.

Çoklu Ortam Yazılımı; Çoklu Dil Yazılımı; Çift Araçlı Yazılım; Çoklu Kopyalar; Paketler. Yazılımın

farklı sürümlerini veya farklı dildeki baskılarını kullanıyorsanız, Yazılımı çoklu araçlarda alırsanız,

baĢka Ģekilde Yazılımın birden fazla kopyasını alırsanız veya Yazılımı baĢka yazılımlarla paket

halinde aldıysanız, Yazılımın tüm sürümlerinin kurulduğu izin verilen toplam Bilgisayar sayısı,

aldığınız lisanslarda belirtilen bilgisayar sayısı ile aynı olmalıdır ancak lisans hükümlerinde aksi

belirtilmedikçe, edinilen her lisans Yazılımı Madde 2.2 ve 2.3’te belirtilen sayıda Bilgisayara kurma

ve kullanma hakkını kazandırır.

2.2. Yazılım fiziksel bir ortam üzerinde edinilmiĢse, Yazılımı, Yazılım paketinde belirtilen sayıda

Bilgisayarın korunması amacıyla kullanma hakkınız vardır.

2.3. Yazılım Ġnternet üzerinden edinilmiĢse, Yazılımı, Yazılım için Lisans edindiğinizde belirtilen sayıda

Bilgisayarın korunması amacıyla kullanma hakkınız vardır.

2.4. Yazılımın, sadece yedekleme amacıyla ve yasal olarak sahip olunan kopyanın kaybolması,

bozulması veya kullanılamaz olması halinde bunun yerine kullanmak amacıyla bir kopyasını alma

hakkınız vardır. Bu yedek kopya baĢka amaçlarla kullanılamaz ve Yazılımı kullanma hakkınız sona

erdiğinde veya lisansınızın süresi dolduğunda veya ikamet ettiğiniz ülkede ya da Yazılımı

kullanmakta olduğunuz ülkede geçerli mevzuata göre baĢka herhangi bir nedenle feshedildiğinde

imha edilmelidir.

2.5. Yazılımın etkin hale getirildiği andan itibaren veya lisans anahtarı dosyası kurulumundan sonra

(Yazılımın deneme sürümü hariç olmak üzere) Yazılım paketinde belirtilen (Yazılım bir fiziksel

ortamda edinilmiĢse) veya edinim sırasında belirtilen (Yazılım Ġnternet üzerinden edinilmiĢse) belirli

bir süre boyunca aĢağıdaki hizmetleri alma hakkınız vardır:

- Hak Sahibi internet sitesinde yayınladığında veya baĢka çevrimiçi servisler yoluyla Ġnternet

üzerinden Yazılım Güncellemeleri. Yaptığınız her türlü Güncelleme bu Yazılımın bir parçası

haline gelir ve bu AnlaĢmanın hüküm ve koĢulları aynen geçerlidir;

- Ġnternet üzerinden Teknik Destek ve Teknik Destek telefon yardım hattı.

3. EtkinleĢtirme ve Süre

3.1. Bilgisayarınızda değiĢiklik yaparsanız veya Bilgisayarınızda kurulu baĢka yazılımlarda değiĢiklik

yaparsanız, Hak Sahibi tarafından Yazılımı tekrar etkinleĢtirmeniz veya lisans anahtarı dosyası

kurulumunu yinelemeniz talep edilebilir. Hak Sahibi, Bilgisayarınızda kurulu ve/veya Bilgisayarınızda

kullanılan Yazılım Lisansının geçerliliğini ve/veya Yazılım kopyasının yasallığını doğrulamak için her

türlü aracı ve doğrulama prosedürünü kullanma hakkını saklı tutar.

3.2. Yazılım bir fiziksel ortamda edinilmiĢse, bu AnlaĢmayı kabul ettiğiniz andan itibaren baĢlamak üzere

paketin üzerinde belirtilen süre boyunca kullanılabilir.

3.3. Yazılım Ġnternet üzerinden edinilmiĢse, bu AnlaĢmayı kabul ettiğiniz andan itibaren edinim sırasında

belirtilen süre boyunca kullanılabilir.

3.4. Bu AnlaĢmaya göre Yazılımın etkinleĢtirme zamanından itibaren tek bir değerlendirme süresi (30

gün) boyunca Yazılım deneme sürümünü ücretsiz olarak Madde 2.1’de öngörülen koĢullar

çerçevesinde kullanma hakkınız vardır, ancak deneme sürümü boyunca Güncelleme ve Ġnternet

üzerinden Teknik Destek ile Teknik destek telefon yardım hattı yoluyla yardım alamazsınız.

3.5. Yazılımı Kullanma Lisansınız Madde 3.2 veya 3.3’te (duruma göre) belirtilen süre ile sınırlıdır ve

kalan süre Kullanım Kılavuzunda açıklanan yollarla görülebilir.

3.6. Yazılımı birden fazla bilgisayarda kullanmak üzere edindiyseniz, Yazılımı Kullanma Lisansınızın

süresi, Yazılımın etkinleĢtirildiği tarihten veya lisans anahtarı dosyası kurulumunun ilk bilgisayarda

yapıldığı tarihten baĢlayarak hesaplanır.

3.7. Hak Sahibinin hukuken veya hakkaniyet esasına göre sahip olabileceği diğer çözüm yolları saklı

kalmak üzere, bu AnlaĢmanın herhangi bir hükmü ve koĢulunu ihlal etmeniz halinde, Hak Sahibi

satın alma fiyatını veya bunun herhangi bir bölümünü iade etmeksizin, Lisansı ihbarsız olarak

herhangi bir zamanda feshetme hakkına sahiptir.

3.8. Yazılımı kullanırken veya bu Yazılımı kullanma sonucunda ortaya çıkabilecek herhangi bir rapor

veya bilgiyi kullanırken, kiĢisel gizlilik, telif hakkı, ihracat denetimi ve müstehcenlik kanunu dâhil

olmak üzere bütün geçerli uluslararası, ulusal, eyalet, bölgesel ve yerel kanun ve düzenlemelere

uyacağınızı kabul edersiniz.

3.9. Burada aksi özellikle belirtilmediği sürece, bu AnlaĢma kapsamında size verilen hakları veya bu

AnlaĢma kapsamındaki yükümlülüklerinizi devir veya ferağ edemezsiniz.

Page 8

Y Ö N E T I C I KI L A V U Z U

8

4. Teknik Destek

4.1. Bu AnlaĢmanın Madde 2.5 hükmünde açıklanan Teknik Destek, Yazılımın en son Güncellemesi

yüklendiğinde (Yazılımın deneme sürümü hariç) Size sağlanır..

Teknik destek hizmeti: http://support.kaspersky.com

4.2. KiĢisel Çekmece/Kaspersky Hesabım dahilinde belirtilen kullanıcı bilgileri, yalnızca Kullanıcının

talebinin yerine getirilmesi esnasında Teknik Destek uzmanları tarafından kullanılabilir.

5. Sınırlamalar

5.1. Geçerli mevzuat uyarınca Size feragat edilemez bir hak verilen durumlar haricinde, Yazılımı taklit

edemez, çoğaltamaz, kiralayamaz, ödünç veremez, kiraya veremez, satamaz, değiĢtiremez veya

tersine mühendislik uygulayamazsınız ya da Yazılımı parçalarına ayıramaz veya buna dayanarak

türevsel çalıĢmalar yaratamazsınız ve geçerli kanun uyarınca böyle bir kısıtlama yasaklanmadığı

sürece baĢka Ģekilde Yazılımın herhangi bir parçasını insanlarca okunabilir biçime dönüĢtüremez

veya lisanslı Yazılımı veya herhangi bir alt kümesini devredemez ve herhangi bir üçüncü tarafın

bunları yapmasına izin veremezsiniz. Yazılımın tescilli ikili kodu veya kaynağı, program

algoritmasını yeniden oluĢturmak amacıyla kullanılamaz veya bunlara tersine mühendislik

uygulanamaz. Burada açıkça verildiği belirtilmeyen bütün haklar Hak Sahibi ve/veya tedarikçileri

tarafından saklı tutulur. Yazılımın bu Ģekilde yetkisiz kullanımı, bu AnlaĢmanın ve bu kapsamda

verilen Lisansın derhal ve otomatik olarak feshine neden olur ve Size karĢı cezai ve/veya hukuki

iĢlemlerin baĢlatılmasına yol açabilir.

5.2. Yazılımın kullanma haklarını herhangi bir üçüncü tarafa devredemezsiniz.

5.3. Aktivasyon kodu ve/veya lisans Ģifresi dosyasını üçüncü taraflara veremezsiniz veya üçüncü

tarafların Hak Sahibinin gizli verileri olarak kabul edilen aktivasyon kodu ve/veya lisans Ģifresine

eriĢimine izin veremezsiniz.

5.4. Yazılımı herhangi bir üçüncü tarafa kiraya veremez, kiralayamaz veya ödünç veremezsiniz.

5.5. Yazılımı, Kullanım Kılavuzunda tanımlanan tehditlerin tespiti, engellenmesi veya bunlarla ilgili iĢlem

yapılması için kullanılan veri veya yazılımların oluĢturulması amacıyla kullanamazsınız.

5.6. Bu AnlaĢmanın hüküm ve koĢullarından herhangi birini ihlal etmeniz halinde Ģifre dosyanız bloke

edilebilir.

5.7. Yazılımın deneme sürümünü kullanıyorsanız, bu AnlaĢmanın Madde 4 hükmünde belirtilen Teknik

Desteği alma hakkınız ve Yazılımı kullanma lisansı veya haklarınızı herhangi bir üçüncü tarafa

devretme hakkınız yoktur.

6. Sınırlı Garanti ve Feragat

6.1. Hak Sahibi, Yazılımın büyük oranda Kullanım Kılavuzunda öngörülen özellikler ve açıklamalara göre

performans göstereceğini garanti eder, ancak bu sınırlı garanti aĢağıdaki durumlar için geçerli

değildir: (w) Hak Sahibinin garanti sorumluluğundan açıkça feragat ettiği Bilgisayarınızdan

kaynaklanan aksaklıklar ve ilgili ihlaller; (x) hatalı kullanım, suiistimal, kaza, ihmal, yanlıĢ kurulum,

iĢletim veya bakım, hırsızlık, vandalizm, doğal afetler, terör olayları, elektrik kesintileri veya

dalgalanmaları, zayiat, Hak Sahibi dıĢındaki herhangi bir tarafça yapılan yetkisiz tadilat, değiĢiklik ve

onarımlar veya baĢka üçüncü tarafların veya Sizin eylemlerinizden ya da Hak Sahibinin makul

kontrolü dıĢında geliĢen sebeplerden kaynaklanan arızalar, kusurlar veya bozukluklar; (y) ilk ortaya

çıktığında Sizin tarafınızdan Hak Sahibine mümkün olan en kısa zamanda bildirilmeyen her türlü

kusur; ve (z) Bilgisayarınıza kurulan donanım ve/veya yazılım bileĢenlerinden kaynaklanan

uyumsuzluk.

6.2. Hiçbir yazılımın hatasız olmadığını kabul ve beyan ederek, Bilgisayarınızı Sizin için uygun aralıklarla

yedeklemeyi kabul edersiniz.

6.3. Hak Sahibi, Kullanım Kılavuzunda veya bu AnlaĢmada açıklanan koĢulların ihlali halinde Yazılımın

doğru biçimde çalıĢacağına dair herhangi bir garanti vermez.

6.4. Hak Sahibi, bu AnlaĢmanın Madde 2.5 hükmünde belirtilen Güncellemeleri düzenli olarak karĢıdan

yüklememeniz halinde Yazılımın doğru biçimde çalıĢacağını garanti etmez.

6.5. Hak Sahibi, bu AnlaĢmanın Madde 3.2 veya 3.3. hükümlerinde belirtilen dönemin sona ermesinden

veya Yazılımı kullanma Lisansının herhangi bir nedenle sonlandırılmasından sonra, Kullanım

Kılavuzunda açıklanan tehditlerden koruma sağlanacağını garanti etmez

6.6. YAZILIM "OLDUĞU GĠBĠ" TEMĠN EDĠLMĠġTĠR VE HAK SAHĠBĠ YAZILIMIN KULLANIMI VEYA

PERFORMANSI ĠLE ĠLGĠLĠ HERHANGĠ BĠR GARANTĠ VEYA TAAHHÜTTE BULUNMAZ. GEÇERLĠ

KANUN UYARINCA KAPSAM DIġI BIRAKILAMAYAN VEYA SINIRLANDIRILAMAYAN HERHANGĠ

Page 9

K A S P E R S K Y L A B SO N K U L L A N I C I Lİ S A NS A N L A Ş M A S I

9

BĠR GARANTĠ, KOġUL, TAAHHÜT VEYA HÜKÜM HARĠCĠNDE, HAK SAHĠBĠ VE ORTAKLARI

ÜÇÜNCÜ TARAF HAKLARININ ĠHLAL EDĠLMEMESĠ, TĠCARETE ELVERĠġLĠLĠK, TATMĠNKÂR

KALĠTE, ENTEGRASYON VEYA BELĠRLĠ BĠR AMACA UYGUNLUK GĠBĠ KONULARDA AÇIK VEYA

ZIMNĠ HERHANGĠ BĠR GARANTĠ, KOġUL, TAAHHÜT VEYA HÜKÜMDE BULUNMAZ (HUKUKEN,

ÖRF, ADET VE GELENEKLERE DAYANARAK VEYA BAġKA ġEKĠLDE). PERFORMANS VE

ĠSTENEN SONUÇLARI ELDE EDECEK YAZILIMI SEÇME SORUMLULUĞU ĠLE ĠLGĠLĠ VE

YAZILIMIN KURULUMU, KULLANIMI VE YAZILIMDAN ALINAN SONUÇLARLA ĠLGĠLĠ BÜTÜN

RĠSKĠ VE HATALARI ÜSTLENĠRSĠNĠZ YUKARIDAKĠ HÜKÜMLERE SINIRLAMA GETĠRMEKSĠZĠN,

HAK SAHĠBĠ YAZILIMIN HATASIZ OLACAĞI VEYA KESĠNTĠ VE ARIZALARIN OLMAYACAĞI YA

DA YAZILIMIN HAK SAHĠBĠNE BĠLDĠRĠLMĠġ VEYA BĠLDĠRĠLMEMĠġ BÜTÜN ġARTLARI YERĠNE

GETĠRECEĞĠ KONUSUNDA HERHANGĠ BĠR GARANTĠ VERMEZ VE TAAHHÜTTE BULUNMAZ.

7. Hariç Tutma ve Sorumluluğun Sınırlandırılması

7.1. GEÇERLĠ KANUN KAPSAMINDA ĠZĠN VERĠLEN AZAMĠ ÖLÇÜDE, HAK SAHĠBĠ VE/VEYA

ORTAKLARI, SÖZ KONUSU ZARAR OLASILIĞI ĠLE ĠLGĠLĠ KENDĠLERĠNE ÖNCEDEN HABER

VERĠLMĠġ OLSA DAHĠ, HĠÇBĠR ġEKĠLDE YAZILIMIN KULLANILMASI VEYA YAZILIMIN

KULLANILAMAMASI, DESTEK VE BAġKA HĠZMETLER, BĠLGĠLER, YAZILIMLAR VEYA

YAZILIMLA ĠLGĠLĠ ĠÇERĠKLERĠN SAĞLANMASI VEYA SAĞLANAMAMASINDAN YA DA BAġKA

ġEKĠLDE YAZILIMIN KULLANIMINDAN KAYNAKLANAN YA DA BAġKA ġEKĠLDE BU

ANLAġMANIN HERHANGĠ BĠR HÜKMÜ KAPSAMINDA VEYA BUNUNLA ĠLGĠLĠ OLARAK YA DA

SÖZLEġME ĠHLALĠ VEYA HAKSIZ FĠĠL (ĠHMAL, YALAN BEYAN, KATI SORUMLULUK,

YÜKÜMLÜLÜK VEYA GÖREV DÂHĠL) YA DA YASAL GÖREVĠN ĠHLALĠ YA DA HAK SAHĠBĠNĠN

VE/VEYA ORTAKLARINDAN HERHANGĠ BĠRĠNĠN GARANTĠSĠNĠN ĠHLALĠNDEN KAYNAKLANAN

ÖZEL, ARIZĠ, CEZAĠ, DOLAYLI VEYA SONUÇTA ORTAYA ÇIKAN ZARARLARDAN DOLAYI

SORUMLU TUTULAMAZ (KAR MAHRUMĠYETĠ, GĠZLĠ VEYA BAġKA BĠLGĠLERĠN KAYBEDĠLMESĠ,

ĠġLERĠN KESĠNTĠYE UĞRAMASI, KĠġĠSEL GĠZLĠLĠK KAYBI, VERĠ VEYA PROGRAMLARIN

BOZULMASI, ZARAR GÖRMESĠ VEYA KAYBOLMASI, YASAL GÖREV, ĠYĠ NĠYETLĠ GÖREV

VEYA MAKUL DĠKKAT GÖREVĠ GĠBĠ HERHANGĠ BĠR GÖREVĠ YERĠNE GETĠREMEME, ĠHMAL,

EKONOMĠK ZARAR VE BAġKA HER TÜRLÜ PARASAL VEYA DĠĞER KAYIPLARLA ĠLGĠLĠ

ZARAR VE TAZMĠNATLAR DAHĠL).

HAK SAHĠBĠ VE/VEYA ORTAKLARININ SORUMLU BULUNMASI HALĠNDE, HAK SAHĠBĠ VE/VEYA

ORTAKLARININ SORUMLULUĞUNUN YAZILIM MALĠYETLERĠ ĠLE SINIRLI OLACAĞINI KABUL

EDERSĠNĠZ. HAK SAHĠBĠ VE/VEYA ORTAKLARININ YÜKÜMLÜLÜĞÜ HĠÇBĠR ġEKĠLDE YAZILIM

ĠÇĠN HAK SAHĠBĠ VE/VEYA ORTAKLARINA (DURUMA GÖRE) ÖDENEN ÜCRETLERDEN FAZLA

OLAMAZ.

BU ANLAġMANIN HĠÇBĠR HÜKMÜ ÖLÜM VEYA YARALANMA ĠLE ĠLGĠLĠ HERHANGĠ BĠR HAK

TALEBĠNĠ HARĠÇ TUTAMAZ VEYA SINIRLANDIRAMAZ. AYRICA BU ANLAġMADAKĠ HERHANGĠ

BĠR FERAGAT, HARĠÇ TUTMA VEYA SINIRLANDIRMANIN GEÇERLĠ KANUN UYARINCA HARĠÇ

TUTULAMAMASI VEYA SINIRLANDIRILAMAMASI HALĠNDE, SADECE SÖZ KONUSU FERAGAT,

HARĠÇ TUTMA VEYA SINIRLANDIRMA SĠZE UYGULANMAZ FAKAT KALAN BÜTÜN FERAGAT,

HARĠÇ TUTUMA VE SINIRLANDIRMALAR GEÇERLĠ OLMAYA DEVAM EDER.

8. GNU ve Diğer Üçüncü Taraf Lisansları

8.1. Yazılım, GNU Genel Kamu Lisansı (GPL) veya kullanıcının belirli programları kopyalaması,

değiĢtirmesi ve yeniden dağıtmasına ve kaynak koda eriĢmesine izin veren baĢka benzer ücretsiz

yazılım ("Açık Kaynaklı Yazılım") lisansları kapsamında kullanıcıya lisanslanan (veya alt-lisanslanan)

bazı yazılım programları içerebilir. Bu lisanslarda, yürütülebilir ikili formatta bir kimseye dağıtılan

yazılımlar için kaynak kodun da bu kullanıcılara sağlanması öngörülürse, kaynak kodun temin

edilmesi için source@kaspersky.com adresine talep gönderilmelidir veya kaynak kodu Yazılımla

birlikte verilir. Açık Kaynaklı Yazılım lisansları, Hak Sahibinin bir Açık Kaynaklı Yazılım programının

kullanımı, kopyalanması veya değiĢtirilmesi ile ilgili olarak bu AnlaĢmada verilen haklardan daha

geniĢ kapsamlı haklar vermesini öngörürse, söz konusu haklar burada belirtilen haklar ve

kısıtlamalara göre öncelikli olarak geçerlidir.

9. Fikri Mülkiyet Hakları

Page 10

Y Ö N E T I C I KI L A V U Z U

10

9.1. Yazılım ve Yazılımla birlikte verilen yazılar, sistemler, fikirler, iĢletim yöntemleri, dokümantasyon ve

diğer bilgilerin Hak Sahibi ve/veya ortaklarının özel fikri mülkiyeti ve/veya değerli ticari sırları

olduğunu ve Hak Sahibi ve ortaklarının Rusya Federasyonu, Avrupa Birliği ve Amerika BirleĢik

Devletleri ile diğer ülkelerin medeni hukuku ve ceza hukuku ile telif hakkı, ticari sırlar, ticari marka ve

patent kanunları ve uluslararası antlaĢmaları yoluyla korunduğunu kabul edersiniz. Bu AnlaĢma Size

Hak Sahibi ve/veya ortaklarının Ticari Markaları veya Hizmet Markaları ("Ticari Markalar") gibi fikri

mülkiyetleri ile ilgili herhangi bir hak vermez. Ticari Markaları kabul görmüĢ ticari marka

uygulamalarına uygun olarak sadece Ticari Marka sahibinin adını belirlemek dâhil olmak üzere

Yazılım tarafından üretilen basılı çıktıları tespit etmek için kullanabilirsiniz. Herhangi bir Ticari

Markanın bu Ģekilde kullanılması, size söz konusu Ticari Markanın mülkiyet haklarını vermez.

Yazılımla ilgili bütün hak, tasarruf hakkı ve menfaatler Hak Sahibi ve/veya ortaklarına aittir. Hak

Sahibi veya baĢka bir üçüncü tarafça yapılan Yazılımla ilgili hata düzeltmeleri, güçlendirmeler,

Güncellemeler veya diğer değiĢiklikler ile bunlara iliĢkin bütün telif hakları, patentler, ticari sır

hakları, ticari markalar ve diğer fikri mülkiyet hakları da buna dâhildir. Yazılımı elinizde

bulundurmanız, kurmanız veya kullanmanız Yazılımla ilgili fikri mülkiyet tasarruf haklarının size

devredildiği anlamına gelmez ve bu AnlaĢmada açıkça belirtilenler dıĢında Yazılımla ilgili hiçbir

hakkınız olmayacaktır. Bu AnlaĢma kapsamında yapılan bütün Yazılım kopyaları, Yazılımın üstünde

ve içinde görünen aynı mülkiyet bildirimlerini içermelidir. Burada belirtilenler haricinde, bu AnlaĢma

size Yazılımla ilgili fikri mülkiyet hakları vermez ve bu AnlaĢma kapsamında verilen Lisansın (burada

tanımlandığı üzere) size sadece bu AnlaĢmanın hüküm ve koĢulları kapsamında bir sınırlı kullanım

hakkı verdiğini kabul ve beyan edersiniz. Hak sahibi, bu AnlaĢmada size açıkça verilmeyen bütün

hakları saklı tutar.

9.2. Yazılımı hiçbir Ģekilde değiĢtirmeme veya tahrif etmemeyi kabul edersiniz. Yazılımın kopyaları

üzerinde bulunan telif hakkı bildirimleri veya diğer mülkiyet bildirimlerini çıkaramaz veya

değiĢtiremezsiniz.

10. Geçerli Hukuk; Tahkim

10.1. Bu AnlaĢma, kanunlar ihtilafı kural ve ilkeleri hesaba katılmaksızın Rusya Federasyonu kanunlarına

uygun olarak yürütülecek ve yorumlanacaktır. Bu AnlaĢma Malların Uluslararası SatıĢına dair

BirleĢmiĢ Milletler Konvansiyonu hükümlerine tabi değildir ve bu hükümlerin uygulanması açıkça

hariç tutulmuĢtur. Bu AnlaĢmanın hükümlerinin yorumlanması veya uygulanmasından ya da

ihlalinden kaynaklanan herhangi bir ihtilaf, doğrudan görüĢme yoluyla çözülememesi halinde, Rusya

Federasyonu’nun Moskova Ģehrinde bulunan Rusya Federasyonu Ticaret ve Sanayi Odası

Uluslararası Ticari Tahkim Mahkemesi tarafından nihai çözüme kavuĢturulur. Tahkim mahkemesi

tarafından verilen her türlü karar, taraflar için nihai ve bağlayıcıdır ve söz konusu tahkim kararı ile

ilgili olarak yetkili mahkemeler yoluyla yürütme yapılabilir. Bu 10. Bölüm hükümleri, bir Tarafın tahkim

iĢlemleri öncesinde, sırasında veya sonrasında yetkili bir mahkeme yoluyla hakkını aramasına engel

teĢkil etmez.

11. Dava Açma Süresi.

11.1. Bu AnlaĢma kapsamındaki iĢlemlerden kaynaklanan davalar, Ģekli ne olursa olsun, taraflarca dava

sebebinin ortaya çıkmasından veya ortaya çıktığının tespit edilmesinden itibaren en geç bir (1) yıl

içinde açılmalıdır, ancak istisna olarak fikri mülkiyet haklarının ihlali ile ilgili davalar yasal olarak

geçerli azami dönem içinde açılabilir.

12. AnlaĢmanın Bütünü; Bölünebilirlik; Feragat Yasağı.

12.1. Bu AnlaĢma, Siz ve Hak Sahibi arasındaki anlaĢmanın bütününü teĢkil eder ve Yazılımla ilgili veya

bu AnlaĢmanın konusuyla ilgili olarak daha önce düzenlenmiĢ yazılı ve sözlü bütün anlaĢmalar,

teklifler, iletiĢimler veya duyuruları geçersiz kılarak bunların yerine geçer. Bu AnlaĢmayı

okuduğunuzu, anladığınızı ve koĢullarına bağlı kalacağınızı kabul edersiniz. Bu AnlaĢmanın

herhangi bir hükmü yetkili bir mahkeme tarafından herhangi bir sebeple tamamen veya kısmen

geçersiz, yasadıĢı veya uygulanamaz bulunursa, söz konusu hüküm yasal ve uygulanabilir olacak

Ģekilde daha dar kapsamlı olarak yorumlanacak, AnlaĢmanın tamamı bundan etkilenmeyecek ve

AnlaĢmanın geri kalanın mümkün olduğu ölçüde esas Ģekil ve içeriğini koruyarak kanunen izin

verilen azami çerçevede geçerli ve yürürlükte olmaya devam edecektir. Herhangi bir hüküm veya

koĢulla ilgili feragatin geçerli olabilmesi için, yazılı olarak düzenlenmeli ve siz ve Hak Sahibinin yetkili

Page 11

K A S P E R S K Y L A B SO N K U L L A N I C I Lİ S A N S A N L A Ş M A S I

11

temsilcisi tarafından imzalanmalıdır, ancak Ģöyle ki bu AnlaĢmanın herhangi bir hükmünün ihlali ile

ilgili feragat daha önceki, eĢ zamanlı veya daha sonraki bir ihlalden de feragat edildiği anlamına

gelmez. Hak Sahibinin bu AnlaĢmanın herhangi bir hükmü veya herhangi bir hakkın katı biçimde

uygulanmasında ısrarcı olmaması, söz konusu hüküm veya haktan feragat edildiği Ģeklinde

yorumlanamaz.

13. Hak Sahibi ĠletiĢim Bilgileri.

Bu AnlaĢma ile ilgili herhangi bir sorunuz varsa veya herhangi bir nedenle Hak Sahibi ile irtibat kurmak

isterseniz, lütfen MüĢteri Hizmetleri Bölümümüz ile irtibata geçiniz:

Kaspersky Lab ZAO, 10 build.1, 1st Volokolamsky Proezd

Moskova, 123060

Rusya Federasyonu

Tel: +7-495-797-8700

Faks: +7-495-645-7939

E-posta: info@kaspersky.com

Internet sitesi: www.kaspersky.com

© 1997-2011 Kaspersky Lab ZAO. Tüm Hakları Saklıdır. Yazılım ve yanında verilen dokümantasyon teklif

hakkına tabidir ve telif hakkı kanunları, uluslararası telif hakkı antlaĢmaları ve diğer fikri mülkiyet kanunları ve

antlaĢmaları ile korunmaktadır.

Page 12

12

BU KILAVUZ HAKKINDA

BU BÖLÜMDE

Bu belgede ...................................................................................................................................................................... 12

Belgedeki biçimler ........................................................................................................................................................... 13

Kaspersky Lab ZAO ekibinden sevgiler (bundan sonra Kaspersky Lab olarak anılacaktır)! Umarız bu Yönetici Kılavuzu,

Kaspersky Security 8.0 for Microsoft Exchange Servers 'in temel çalıĢma prensiplerini anlamanıza yardımcı olacaktır

(bundan sonra Exchange Servers için KS 8.0 veya Kaspersky Security olarak anılacaktır). Bu belge, Kaspersky Security

yazılımını e-posta sunucuları için koruyucu çözüm olarak seçmiĢ Microsoft Exchange Server 2007 veya 2010 (bundan

sonra Microsoft Exchange Server olarak anılacaktır) kullanan e-posta sunucularının yöneticilerine yöneliktir.

Bu belgenin amacı:

Microsoft Exchange Server yöneticilerinin, uygulama bileĢenlerini sunucuya kurmalarında, sunucu güvenliğini

etkinleĢtirmelerinde ve mevcut görevlerin ıĢığında en uygun uygulama yapılandırmayı sağlamalarında yardımcı

olmak;

kurulumla ilgili sorunlar hakkında hızlıca araĢtırılabilen bilgiler sunmak;

uygulama ve teknik destek alma yöntemleri hakkında alternatif bilgi kaynakları sunmaktır.

BU BELGEDE

Kaspersky Security 8.0 for Microsoft Exchange Servers Yönetici Kılavuzu, aĢağıdaki bölümlerden oluĢmaktadır:

Bu Kılavuz hakkında Bu bölüm, Yönetici Kılavuzunun yapısını ana hatlarıyla belirtmektedir.

Ek bilgi kaynakları (sayfa 15). Bu bölüm, Kaspersky Security'nin satın alınması, kurulumu ve kullanımı ile ilgili

olarak çeĢitli bilgi kaynaklarını açıklamaktadır. .

Kaspersky Security 8.0 for Microsoft Exchange Servers (sayfa 17). Bu bölüm, uygulamanın baĢlıca özelliklerini

açıklamaktadır.

Uygulama mimarisi (sayfa 20). Bu bölüm, uygulama bileĢenlerini ve bunların birbirleriyle nasıl etkileĢim içinde

olduklarını açıklamaktadır.

Tipik dağıtım taslakları (sayfa 22). Bu bölüm, Microsoft Exchange sunucusunun rolünü ve sunucu korumasının

dağıtımı için planları açıklamaktadır.

Uygulama kurulumu (sayfa 24). Bu bölüm, Kaspersky Security kurulum prosedürünün detaylarını vermektedir.

Lisans yönetimi (bakınız "Kaspersky Security lisanslarının yönetimi" kısmı sayfa 33). Bu bölüm, lisans türlerini

ve lisans kurma ve kaldırma prosedürlerini açıklamaktadır.

Uygulama arabirimi (sayfa 37). Bu bölüm, Kaspersky Security'nin kullanıcı arabirimini açıklamaktadır.

Uygulamanın çalıĢtırılması ve durdurulması (sayfa 40). Bu bölüm, uygulamanın nasıl çalıĢtırılacağını ve

durdurulacağını açıklamaktadır.

Microsoft Exchange Server için varsayılan koruma (sayfa 42). Bu bölüm, varsayılan ayarlar kullanılarak

Kaspersky Security'nin çalıĢmasındaki tuhaflıkları açıklamaktadır.

Page 13

B U K I L A V U Z H A K K I N D A

13

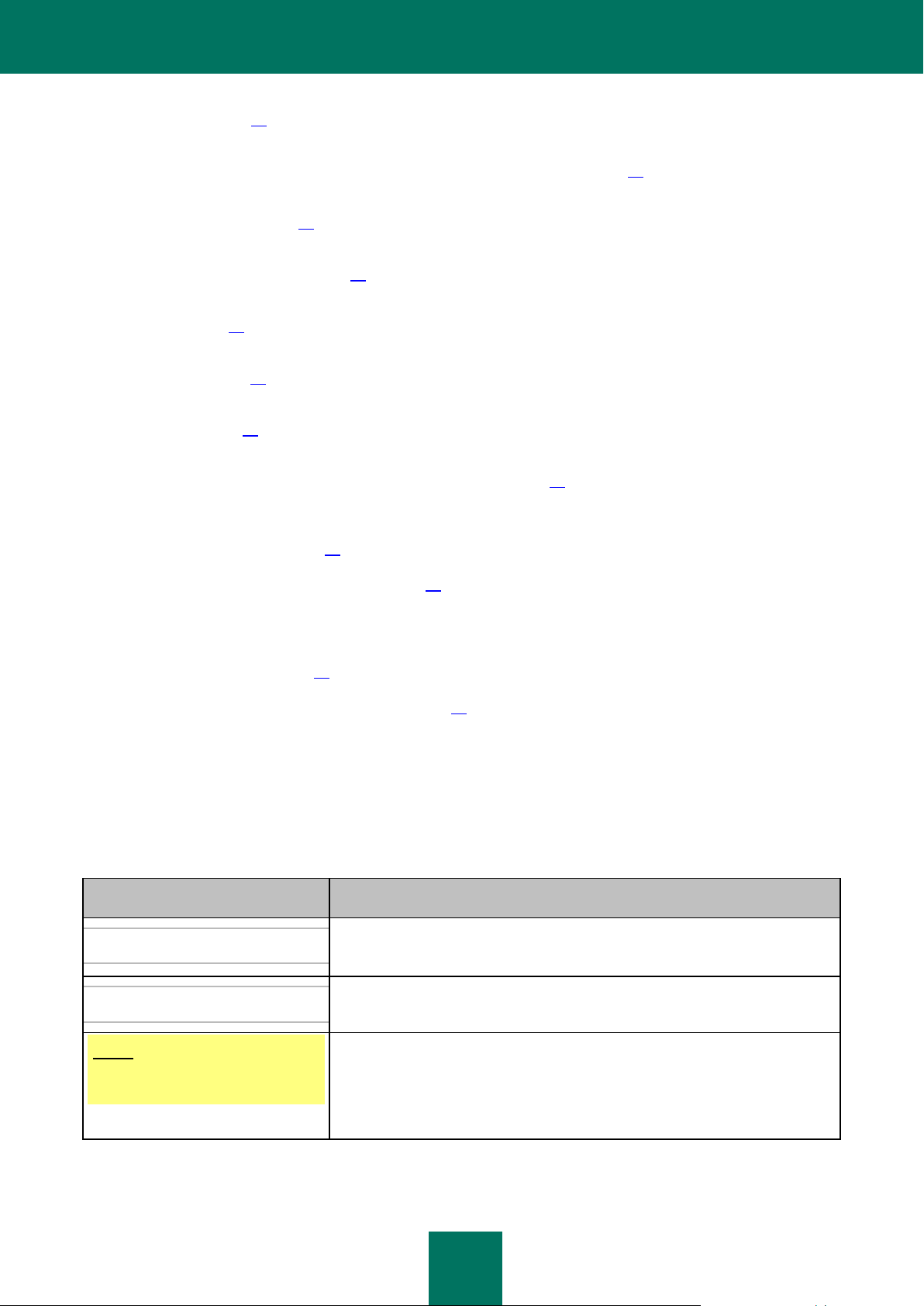

ÖRNEK METİN

BELGEDEKİ BİÇİMLERİN AÇIKLAMASI

... lütfen göz önünde bulundurun

Uyarılar, kırmızıyla iĢaretlenmiĢtir ve çerçeveye alınmıĢtır. Uyarılar, önemli

bilgiler içermektedir, örnek olarak, bilgisayar güvenliği için önemli olan iĢlemlerle

ilgili olan bilgiler gibi.

... kullanmanız tavsiye edilmektedir.

Notlar, çerçeve içine alınmıĢtır. Notlarda, ek ve referans bilgileri bulunmaktadır.

Örnek:

...

Örnekler, "Örnek" baĢlığı altında sarı arka plan rengine sahip bölümler içinde

verilmiĢtir.

BaĢlarken (sayfa 43). Bu bölüm, Kaspersky Security'nin nasıl kullanılmaya baĢlanacağını, e-posta sunucu

korumasının nasıl etkinleĢtirileceğini ve korunan sunucuların listesinin nasıl oluĢturulacağını açıklamaktadır.

Virüsten Korunma ve Ġstenmeyen Posta veritabanlarının güncellenmesi (sayfa 46). Bu bölüm, Kaspersky

Security veritabanları için güncelleme ayarlarının nasıl yapılandırılacağını açıklamaktadır.

Virüsten korunma (sayfa 51). Bu bölüm, e-posta sunucularındaki virüsten korunmanın yapılandırılması ile

ilgilidir.

Ġstenmeyen Posta önleme (sayfa 57). Bu bölüm, e-posta sunucularının istenmeyen postalardan olası korunma

yollarını açıklamaktadır.

Yedek (sayfa 65). Bu bölüm, Yedek iĢlevselliğini ve nesnelerin Yedekten nasıl geri yükleneceğini ve buna

ilaveten Yedek yapılandırmasını açıklamaktadır.

Bildirimler (sayfa 72). Bu bölüm, Kaspersky Security'de meydana gelen olaylar hakkındaki bildirimlerin alınma

biçimlerini açıklamaktadır.

Raporlar (sayfa 74). Bu bölüm, raporların oluĢturulması ve görüntülenmesi ve bunların e-posta aracılığıyla nasıl

alınacağı hakkındaki bilgileri içermektedir.

Olay günlükleri (bakınız "Uygulama olay günlükleri" bölümü sayfa 80). Bu bölüm, Virüsten Korunma ve

Ġstenmeyen Posta etkinliği ve diğer Kaspersky Security olayları hakkındaki raporlar için ayarların

yapılandırılmasını açıklamaktadır.

Sıkça Sorulan Sorular (sayfa 82). Bu bölüm, kullanıcıların Ģıkça sormuĢ oldukları soruları belirtmektedir.

Teknik destek servisi ile iletiĢim kurma (sayfa 84). Bu bölüm, uygulamanın kullanıcıları için mevcut teknik destek

seçeneklerini açıklamaktadır.

Sözlük. Bu bölümde, programda kullanılan terimlerin listesi ve bunların açıklamaları bulunmaktadır.

Kaspersky Lab ZAO (sayfa 89). Bu bölümde, Ģirketin kısa bir tanımı bulunmaktadır.

Üçüncü taraflara ait kod hakkındaki bilgiler (sayfa 90). Bu bölüm, yazılım kodu ve uygulamanın geliĢtirilmesinde

kullanılan diğer satıcıların araçları hakkındaki bilgileri içermektedir.

BELGEDEKİ BİÇİMLER

Bu Kılavuz, aĢağıdaki tabloda açıklanıĢ olan belge biçimlerini kullanmaktadır.

Tablo 1. Belgedeki biçimler

Page 14

Y Ö N E T I C I KI L A V U Z U

14

ÖRNEK METİN

BELGEDEKİ BİÇİMLERİN AÇIKLAMASI

Bir güncelleme ...

Yeni terimler, italik biçiminde yazılmıĢtır.

ALT+F4

Klavye tuĢlarının isimleri, büyük harfle ve kalın biçimde yazılmıĢtır.

"Artı" iĢareti ile bağlantılı tuĢların isimleri, tuĢ kombinasyonlarını belirtmektedir.

EtkinleĢtirme

Kullanıcı Arabirimindeki unsurlar, örnek olarak, giriĢ alanlarının isimleri, menü

seçenekleri ve düğmeler, kalın Ģekilde yazılmıĢtır.

Bir görev zaman çizelgesi

yapılandırmak için, aşağıdaki

adımları uygulayın:

Talimatların tanıtıcı ifadeleri, italik biçiminde yazılmıĢtır.

yardım

Komut satırına girilen komutlar veya ekran üzerinde gösterilen iletiler, özel bir

karakterle vurgulanmıĢtır.

<bilgisayarınızın IP adresi>

DeğiĢkenler, açılı ayıraçlar içinde verilmiĢtir. Her durumda ilgili değeri değiĢkenle

yer değiĢtirmeniz gerekir; açılı ayıraçlar çıkartılacaktır.

Page 15

15

EK BİLGİ KAYNAKLARI

BU BÖLÜMDE

Bağımsız arama için veri kaynakları ................................................................................................................................ 15

Kaspersky Lab uygulamalarının internet forumunda tartıĢılması ..................................................................................... 16

Teknik Dokümantasyon GeliĢtirme Grubu ile ĠletiĢim Kurma ........................................................................................... 16

Kaspersky Security ürününün seçimi, satın alınması, kurulumu veya kullanımı ile ilgili herhangi bir sorunuz var ise hızlı

bir Ģekilde yanıt alabilirsiniz.

Kaspersky Lab, uygulama ile ilgili olarak birçok bilgi kaynağı sağlar. Sorunuzun aciliyetine veya önem derecesine göre

en uygun hizmeti seçebilirsiniz.

BAĞIMSIZ ARAMA İÇİN VERİ KAYNAKLARI

Uygulama ile ilgili olarak aĢağıdaki bilgi kaynakların baĢvurabilirsiniz:

Kaspersky Lab internet sitesindeki uygulama sayfası;

Teknik Destek internet sitesindeki uygulama sayfası (Bilgi bazında);

çevrimiçi yardım sistemi;

Dokümantasyon.

Kaspersky Lab internet sitesindeki uygulama sayfası;

http://www.kaspersky.com/business

Bu sayfada, Kaspersky Security, özellikleri ve Kaspersky Security ile çalıĢmanın ayrıntıları hakkında genel bilgiler

bulabilirsiniz.

Teknik Destek internet sitesindeki uygulama sayfası (Bilgi bazında)

http://support.kaspersky.com/exchange

Bu sayfa, Teknik Destek uzmanları tarafından yayınlanan makaleler içerir.

Bu makaleler, faydalı bilgiler, kılavuzlar ve Kaspersky Security'nin iĢletimi ile ilgili sık sorulan sorulara yanıtlar

içermektedir.

Çevrimiçi yardım sistemi

Çevrimiçi yardım sistemi, program bileĢenlerinin ayarlanması ile ilgili bilgilerin yanı sıra uygulama yönetimi ile ilgili

talimatlar ve öneriler içerir.

Çevrimiçi yardımı kullanmak için, Yönetim Konsolunun ĠĢlemler menüsünde Yardım öğesini seçin.

Kaspersky Security'de bulunan belirli bir pencere veya sekme ile ilgili bir sorunuz var ise içeriksel yardımı

kullanabilirsiniz.

Page 16

Y Ö N E T I C I KI L A V U Z U

16

Ġçeriksel yardımı açmak için, sizi ilgilendiren pencereyi veya sekmeyi açın ve F1 tuĢuna basın.

Dokümantasyon

Kaspersky Security'nin Yönetici Kılavuzu, uygulama ile çalıĢmak için gerekli olan tüm bilgileri içerir ve uygulama paketine

dâhildir.

KASPERSKY LAB UYGULAMALARININ İNTERNET

FORUMUNDA TARTIŞILMASI

Sorunuz acil bir yanıt gerektirmiyor ise, sorunuzu http://forum.kaspersky.com/index.php?showforum=218 adresinde

bulunan forumumuzda Kaspersky Lab uzmanları ve diğer kullanıcılar ile tartıĢabilirsiniz.

Bu forumda mevcut konu baĢlıklarını görebilir, yorumlarda bulunabilir, yeni konu baĢlıkları oluĢturabilir ve arama

motorunu kullanabilirsiniz.

TEKNİK DOKÜMANTASYON GELİŞTİRME GRUBU İLE

İLETİŞİM KURMA

Dokümantasyon ile ilgili sorunuz varsa, bir hata bulduysanız veya geri bildirimde bulunmak istiyorsanız, Teknik

Dokümantasyon GeliĢtirme Grubu ile iletiĢim kurabilirsiniz.

Bilgisayarınızda varsayılan e-posta istemcisini açmak için Yardım penceresinin sağ üst tarafında bulunan Geri bildirim

bırak bağlantısına tıklayın. Görüntülenen pencere otomatik olarak Dokümantasyon GeliĢtirme grubunun

adresini (docfeedback@kaspersky.com) ve "Kaspersky Yardım Geri Bildirimi: Kaspersky Security" ileti konusunu

içerecektir . Geri bildiriminizi yazın ve konuyu değiĢtirmeden e-posta gönderin.

Page 17

17

KASPERSKY SECURİTY 8.0 FOR

BU BÖLÜMDE

Temel iĢlevsellik .............................................................................................................................................................. 17

Dağıtım kiti ...................................................................................................................................................................... 18

Kayıtlı kullanıcılar için hizmetler ..................................................................................................................................... 18

Lisans anlaĢması ............................................................................................................................................................ 18

Donanım ve yazılım gereksinimleri ................................................................................................................................. 19

MİCROSOFT EXCHANGE SERVERS

Kaspersky Security 8.0 for Microsoft Exchange Servers , Microsoft Exchange Server'a bağlı posta sunucuları için

virüslere, Trojan yazılımına ve e-posta aracılığıyla iletilebilecek diğer tehlike türlerine karĢı koruma için tasarlanan bir

uygulamadır.

Kötü amaçlı yazılım ciddi hasara neden olabilir; bu programlar verileri çalmak, bloke etmek, değiĢtirmek veya yok etmek

için özellikle tasarlanmıĢ olup bilgisayarların ve bilgisayar ağlarının çalıĢmasını sekteye uğratırlar. Büyük çaplı virüs

postalama, hem çalıĢan sunucuları hem de iĢ istasyonlarını devre dıĢı bırakarak kurumsal ağlara hızla yayılabilir ve

istenmeyen aksama süreleri ve kayıplarla sonuçlanır. Ayrıca virüs saldırıları, iĢinizi ve ortaklarınızın iĢini olumsuz

etkileyebilecek veri kayıplarına da neden olabilir.

Kaspersky Security, kurumsal posta sunucunuz üzerinde istenmeyen posta önlemesi sağlayarak, çalıĢanlarınızı

istenmeyen postaları el ile silme zahmetinden kurtarır.

TEMEL İŞLEVSELLİK

Kaspersky Security, posta kutularını, ortak klasörleri ve Microsoft Exchange Server'dan aktarılan posta trafiğini kötü

amaçlı yazılıma ve istenmeyen postaya karĢı korur. Uygulama, korunan Microsoft Exchange Server'dan geçen tüm eposta trafiğini tarar.

Kaspersky Security, aĢağıdaki iĢlemleri gerçekleĢtirebilir:

Gelen ve giden postaların yanı sıra Microsoft Exchange Server'da depolanan iletileri (ortak klasörler dâhil) kötü

amaçlı yazılım ile ilgili olarak tarar. Tarama sırasında uygulama tüm iletiyi ve ekli nesneleri iĢler. Uygulama,

seçilen ayarlara bağlı olarak tespit edilen zararlı nesneleri temizler veya kaldırır ve de kullanıcılara bunlar

hakkında tam bilgi sağlar.

Teklifsiz postayı (istenmeyen posta) posta trafiğinden filtreler. Ġstenmeyen Posta bileĢeni, posta trafiğini

istenmeyen posta içeriği açısından tarar. Ayrıca Ġstenmeyen Posta, gönderici adreslerinin beyaz ve kara

listelerinin oluĢturulmasını sağlar ve istenmeyen posta analiz yoğunluğunun esnek bir Ģekilde yapılandırılmasını

destekler.

Nesnelerin (ekler veya ileti metinleri) ve istenmeyen posta iletilerinin temizlenmeden veya silinmeden önce

gerektiğinde geri yüklenebilmelerini sağlamak amacıyla kopyalarını yedekler, böylece veri kaybı riskini önler.

Yapılandırılabilir filtreler kullanıcının depolanan nesnelerin yerini kolaylıkla tespit etmesini sağlar.

Gönderenin, alıcının ve yöneticinin, kötü amaçlı nesneler içeren iletiler hakkında bilgilendirilmesi.

Olay günlükleri tutar, uygulama etkinliği ile ilgili istatistikler toplar ve düzenli raporlar oluĢturur. Uygulama, bir

çizelgeye veya isteğe göre otomatik olarak raporlar oluĢturabilir.

Page 18

Y Ö N E T I C I KI L A V U Z U

18

Uygulama ayarlarını, aktarılan trafiğin hacmine ve türüne uygun olacak Ģekilde yapılandırın, özellikle taramayı

optimize etmek için bağlantı zaman aĢımını tanımlayın.

Kaspersky Security veritabanlarını otomatik olarak veya manüel modda güncelleyin. Güncellemeler Kaspersky

Lab’ın FTP veya HTTP sunucularından, en son güncellemeler grubunu içeren yerel / ağ klasöründen veya

kullanıcı tanımlı FTP veya HTTP sunucularından indirilebilir.

Ġletileri, çizelgeye uygun olarak yeni virüsler açısından yeniden tarayın. Bu görev arka plan taraması olarak

gerçekleĢtirilir ve posta sunucusunun performansı üzerinde fazla etkisi olmaz.

Depolama düzeyi üzerinde virüsten korunmayı yönetin ve korunan depolama alanlarının bir listesini oluĢturun.

Lisansların yönetilmesi. Kullanıcı hesapları için değil, belirli sayıdaki posta kutuları için lisans verilir.

DAĞITIM KİTİ

Kaspersky Security'yi ortaklarımızdan veya http://www.kaspersky.com.tr adresinin e-Mağaza kısmı gibi internet

mağazalarından çevrimiçi satın alabilirsiniz. Kaspersky Security, Kaspersky Security for Mail Servers

(http://www.kaspersky.com/kaspersky_security_mail_server) veya Kaspersky Open Space Security ürünlerinin bir

parçası olarak (http://www.kaspersky.com/open_space_security) Kaspersky Enterprise Space Security ve Kaspersky

Total Space Security çözümleri içine dâhil edilmiĢtir. Kaspersky Security için bir lisans satın aldıktan sonra, uygulamayı

Kaspersky Lab internet sitesinden indirmek amacıyla ya içinde bir bağlantı ve lisans etkinleĢtirme için bir anahtar dosyası

bulunan bir e-posta ya da ürün dağıtım paketi bulunan bir kurulum CD'si alacaksınız. Kurulum diskinin zarfı üzerindeki

mührü açmadan önce, Son Kullanıcı Lisans AnlaĢmasını dikkatlice okuyun.

KAYITLI KULLANICILAR İÇİN HİZMETLER

Kaspersky Lab ZAO, Kaspersky Security'nin yasal kayıtlı kullanıcıları için uygulamanın performansını attırmalarına

olanak sağlayan kapsamlı bir hizmet paketi sunmaktadır.

Bir lisans satın aldıktan sonra, kayıtlı bir kullanıcı olursunuz ve lisans süreniz boyunca, aĢağıdaki hizmetlerden

yararlanırsınız:

düzenli uygulama veritabanı güncellemeleri ve yazılım paketi güncelleĢtirmeleri;

satın alınan yazılım ürününün kurulumu, yapılandırılması ve kullanımı ile ilgili konularda telefon veya e-posta

aracılığıyla destek;

yeni Kaspersky Lab ürünleri ve tüm dünyada meydana çıkan yeni virüsler hakkında bilgiler. Bu hizmet, Teknik

Destek Servisi internet sitesi(http://support.kaspersky.com/subscribe/ üzerindeki Kaspersky Lab haber

postasına kayıt yaptıran kullanıcılar için mevcuttur.

ĠĢletim sistemlerinin, üçüncü tarafa ait yazılımların veya Kaspersky olmayan teknolojilerin performansı ve kullanımları ile

ilgili sorunlar için destek verilmez.

LİSANS ANLAŞMASI

Son Kullanıcı Lisans AnlaĢması, satın almıĢ olduğunuz yazılımın kullanımı hakkındaki Ģartları ayrıntılarıyla belirten sizin

ve Kaspersky Lab arasındaki yasal bir anlaĢmadır.

Son Kullanıcı Lisans AnlaĢmasını dikkatlice okuyun!

Page 19

K A S P E R S K Y SE C U R I T Y 8.0 F O R M I C R O S O F T EX C H A N G E S E R V E R S

19

Lisans anlaĢmasının Ģartlarını ve koĢullarını kabul etmezseniz, ürünü iade edebilir ve paranızı geri alabilirsiniz. Lütfen

kurulum CD'sinin bulunduğu zarfın mühürlü olması gerektiğini göz önünde bulundurun.

Mühürlü kurulum diskini açarak, Son Kullanıcı Lisans AnlaĢmasındaki koĢulların tamamını kabul edersiniz.

DONANIM VE YAZILIM GEREKSİNMİLERİ

Donanım gereksinimleri

Kaspersky Security'nin donanım gereksinimleri Microsoft Exchange Server'ın gereksinimleri ile aynıdır. Uygulama

ayarlarına ve iĢletim moduna bağlı olarak Yedek depolama ve diğer hizmet klasörleri için kayda değer oranda disk alanı

gerekebilir (varsayılan ayarları kullanırken Yedek depolama klasörü 5120 MB'a kadar bir alanı tutabilir).

Uygulama ile birlikte kurulan Yönetim Konsolu donanım gereksinimleri aĢağıdaki gibidir:

Intel Pentium 400 MHz veya daha hızlı bir iĢlemci (1000 MHz önerilir);

256 MB boĢ RAM;

Uygulama dosyaları için 500 MB disk alanı.

Yazılım gereksinimleri

Kaspersky Security kurulumu aĢağıdaki iĢletim sistemlerinden birini gerektirir:

Microsoft Small Business Server 2008 Standard / Microsoft Small Business Server 2008 Premium / Microsoft Essential

Business Server 2008 Standard / Microsoft Essential Business Server 2008 Premium / Microsoft Windows Server 2008

x64 R2 Enterprise Edition / Microsoft Windows Server 2008 x64 R2 Standard Edition / Microsoft Windows Server 2008

x64 Enterprise Edition Service Pack 1 / Microsoft Windows Server 2008 x64 Enterprise Edition Service Pack 2 /

Microsoft Windows Server 2008 x64 Standard Edition Service Pack 1 / Microsoft Windows Server 2008 x64 Standard

Edition Service Pack 2 / Microsoft Windows Server 2003 x64 R2 Enterprise Edition Service Pack 2 / Microsoft Windows

Server 2003 x64 R2 Standard Edition Service Pack 2 / Microsoft Windows Server 2003 x64 Enterprise Edition Service

Pack 2 / Microsoft Windows Server 2003 x64 Standard Edition Service Pack 2.

Kurulum için aĢağıdaki bileĢenler gerekir:

ġu rollerden en az birinde konuĢlandırılan Microsoft Exchange Server 2007 x64 Service Pack 1 veya Microsoft

Exchange Server 2010: Hub Aktarımı veya Posta Kutusu;

MS SQL Server 2005 Express Edition, MS SQL Server 2005 Standard Edition, MS SQL Server 2005 Enterprise

Edition, MS SQL Server 2008 Express Edition, MS SQL Server 2008 Standard Edition, MS SQL Server 2008

Enterprise Edition;

Microsoft .NET Framework 3.5 Service Pack 1.

Yönetim Konsolu kurulumu aĢağıdaki iĢletim sistemlerinden birini gerektirir:

Microsoft Small Business Server 2008 Standard / Microsoft Small Business Server 2008 Premium / Microsoft Essential

Business Server 2008 Standard / Microsoft Essential Business Server 2008 Premium / Microsoft Windows Server 2008 /

Microsoft Windows Server 2003 x64 Service Pack 2 / Microsoft Windows Server 2003 x64 R2 Standard Edition /

Microsoft Windows Server 2003 x64 R2 Enterprise Edition / Microsoft Windows XP x64 Service Pack 2 / Microsoft

Windows Vista x64 / Microsoft Windows Server 2003 R2 Standard Edition / Microsoft Windows Server 2003 R2

Enterprise Edition / Microsoft Windows Vista / Microsoft Windows Server 2003 Service Pack 2 / Microsoft Windows XP

Service Pack 3.

Kurulum için aĢağıdaki bileĢenler gerekir:

Microsoft Management Console 3.0;

Microsoft .NET Framework 3.5 Service Pack 1.

Page 20

20

UYGULAMA MİMARİSİ

BU BÖLÜMDE

Uygulama bileĢenleri ve amaçları ................................................................................................................................... 20

Güvenlik Sunucusu mimarisi ........................................................................................................................................... 20

Kaspersky Security, tüm gelen ve giden postaların ve sunucuda kaydedilen iletilerin virüsten korunma taramasını

gerçekleĢtirir ve ayrıca istenmeyen postaları filtreler. Uygulama, ileti gövdesini ve her formattaki ekli dosyaları analiz

eder. Kötü amaçlı programların algılanması, Kaspersky Security'nin veritabanlarında bulunan kayıtlara dayanmaktadır.

Veritabanları Kaspersky Lab tarafından düzenli olarak güncellenir ve Kaspersky Lab’ın güncelleme sunucularına

yüklenir.

Ayrıca uygulama, daha önceden bilinmeyen virüsleri algılayabilen buluĢsal analizör adlı özel bir araç kullanır. Ġstenmeyen

posta kontrolleri, istenmeyen posta ile mücadele eden birçok yöntemin bir arada kullanıldığı Ġstenmeyen Posta bileĢeni

tarafından gerçekleĢtirilir. Uygulama, sunucu tarafından gerçek zamanlı olarak alınan nesneleri tarar. Kullanıcı, yeni bir

iletiyi taranmadan önce açamaz veya görüntüleyemez. Uygulama, farklı nesne türleri için yönetici tarafından belirtilen

kuralları kullanarak her bir nesneyi inceler. Kötü amaçlı nesnelerin(bakınız "Nesne iĢlemesi için kuralların oluĢturulması"

bölümü sayfa 53) ve istenmeyen postaların (bakınız "Ġstenmeyen posta analizinin yapılandırılması" bölümü sayfa 59)

iĢlenmesi için kurallar oluĢturabilirsiniz.

Bir nesne değiĢtirilmeden önce uygulama o nesnenin bir kopyasını sonradan geri yüklenmesini sağlamak veya analiz için

Kaspersky Lab'e gönderilmesi amacıyla özel Yedekleme alanında kaydeder. Uygulama, meydana gelen olaylarla ilgili

bildirimleri virüsten korunma güvenlik yöneticisine, alıcıya ve etkilenen iletinin göndericisine gönderebilir ve ayrıca olayın

bir kaydını uygulama günlük dosyasına ve Microsoft Windows olay günlüğüne yerleĢtirir.

UYGULAMA BİLEŞENLERİ VE AMAÇLARI

Uygulama, iki temel bileĢenden oluĢur:

Güvenlik Sunucusu. Bu bileĢen, korunan Microsoft Exchange sunucusuna kurulur ve posta trafiğinin

istenmeyen posta filtrelemesini ve virüsten korunmayı gerçekleĢtirir. Güvenlik Sunucusu, Microsoft Exchange

Server'a gelen iletileri durdurur ve bu trafiğin virüsten korunma taraması ve istenmeyen posta filtrelemesini

gerçekleĢtirmek için dâhilî Virüsten Korunma ve Ġstenmeyen Posta modüllerini kullanır. Bir iletideki virüs veya

istenmeyen posta algılanır ise o ileti Virüsten Korunma ve Ġstenmeyen Posta ayarlarına bağlı olarak Yedeğe

kaydedilebilir veya silinebilir.

Yönetim Konsolu, MMC 3.0'a entegre, adanmıĢ ve korunmalı bir eklentidir. Yönetim Konsolu, korunan bir

Microsoft Exchange sunucusuna yerel olarak veya Microsoft Exchange sunucusu korumanın uzaktan yönetimi

için farklı bir bilgisayara kurulabilir. Yönetim Konsolunu, korunan Microsoft Exchange sunucuları listesini

oluĢturmak ve düzenlemek ve Güvenlik Sunucusunu yönetmek için kullanabilirsiniz.

GÜVENLİK SUNUCUSU MİMARİSİ

Uygulamanın sunucu bileĢeni Güvenlik Sunucusu aĢağıdaki alt sistemlerden oluĢur:

E-posta Durdurucusu, Microsoft Exchange Server'a gelen nesneleri durdurur ve virüsten korunma taraması alt

sistemine aktarır. Microsoft Exchange Server'ın dağıtımı sırasında seçilen yapılandırmaya göre, VSAPI 2.6 veya

Aktarım Ajanları kullanılarak Microsoft Exchange Server iĢlemlerine entegre edilir.

Virüsten Korunma bileĢeni, nesnelerin virüsten korunma taramalarını gerçekleĢtirir. BileĢen, Kaspersky

Security 8.0 for Microsoft Exchange Servers program iĢlemi dâhilinde çalıĢan temel bir virüsten korunma

motorudur. Virüsten korunma taraması alt sistemi, RAM'deki nesneleri tararken aynı zamanda geçici nesneler

için depolama alanı da içerir. Depolama alanı, Depo adlı çalıĢma klasöründe bulunmaktadır.

Page 21

U Y G U L A M A M I M A R I S I

21

Depo klasörü, kurumsal ağda kurulu olan virüsten korunma programlarının tarama kapsamından çıkarılması

gereken uygulama klasörü içindeki bir alt klasördür. Aksi takdirde uygulama hatalı çalıĢabilir.

Ġstenmeyen Posta bileĢeni istenmeyen postayı filtreler. BileĢen, Kaspersky Security 8.0 for Microsoft

Exchange Servers program iĢlemi dâhilinde çalıĢan temel bir istenmeyen posta motorudur. Bir ileti

durdurulduktan sonra analiz için Ġstenmeyen Posta motoruna aktarılır. Analiz sonucuna ve verilen karara bağlı

olarak istenmeyen posta iĢleme ayarları uyarınca iletinin geçmesine izin verilir veya silinir. Silinen iletilerin

kopyaları Yedekte depolanabilir.

Dâhilî Uygulama Yönetimi ve Bütünlük Kontrol Modülü ayrı bir süreçte baĢlatılır ve bir Microsoft Windows

hizmetidir. Bu hizmet Kaspersky Security 8.0 for Microsoft Exchange Servers olarak adlandırılır ve ilk ileti

aktarıldığında, Yönetim Konsolu Güvenlik Sunucusuna bağlanmayı denediğinde ve baĢlangıç Yapılandırma

Sihirbazı sonlandıktan sonra otomatik olarak baĢlatılır. Bu hizmet, Microsoft Exchange Server'ın durumuna bağlı

değildir (durdurulmuĢ veya baĢlatılmıĢ olduğuna bakılmaz), dolayısıyla uygulama Microsoft Exchange Server

durdurulsa bile yapılandırılabilir. Arka plan tarama modu etkinleĢtirildiğinde Dâhilî Uygulama Yönetim Modülü,

geçerli ayarlara uygun olarak Microsoft Exchange sunucusundan ortak klasörlerde ve korunan depolama

alanlarında bulunan tüm e-posta iletilerini alır. Bir ileti en son virüsten korunma veritabanı kullanılarak analiz

edilmemiĢ ise iĢlenmek üzere virüsten korunma bileĢenine gönderilir. Nesneler, arka plan modunda trafik

tarama modunda olduğu gibi iĢlenir. Uygulamanın doğru bir Ģekilde çalıĢması için Dâhilî Uygulama Yönetim

Modülü her zaman çalıĢıyor olmalıdır; bu hizmetin el ile durdurulması önerilmez.

Page 22

22

TİPİK DAĞITIM TASLAKLARI

BU BÖLÜMDE

Microsoft Exchange Server görevleri ve ilgili yapılandırmaları ........................................................................................ 22

Sunucu koruma dağıtımı ................................................................................................................................................. 22

Sunucu kümesi üzerinde uygulama dağıtımı................................................................................................................... 23

Kaspersky Security, Microsoft Exchange sunucusuna kurulmalıdır. Kurabileceğiniz uygulama bileĢenleri Microsoft

Exchange Server'ın gerçekleĢtirdiği göreve bağlıdır. Kaspersky Security, ayrıca sunucu kümesine dağıtımı da destekler.

En uygun dağıtım taslağını seçmek için bu bölümün tamamını okumanız tavsiye edilir.

MİCROSOFT EXCHANGE SERVER GÖREVLERİ VE İLGİLİ

YAPILANDIRMALARI

Kaspersky Security'nin baĢarılı bir Ģekilde çalıĢtırılması, korunan Microsoft Exchange Server'ın aĢağıdaki rollerden en az

birinde dağıtımını gerektirir:

Posta kutusu.

Hub Aktarımı.

Edge Aktarımı.

Microsoft Exchange Server Posta kutusu olarak konuĢlandırılır ise Kaspersky Security, VSAPI 2.6 standardını kullanarak

bu sunucu ile etkileĢime geçer. Diğer durumlarda Aktarım Ajanları teknolojisi kullanılır. Hub Aktarım rolünde, nesneler

öncelikle Kaspersky Security ve daha sonra Microsoft Exchange Aktarım Ajanları tarafından iĢlenir. Edge Aktarım

rolünde iĢlem tersine döner - nesneler öncelikle Microsoft Exchange Aktarım Ajanları ve daha sonra Kaspersky Security

tarafından iĢlenir.

SUNUCU KORUMA DAĞITIMI

Koruma sistemini posta sunucuları için dağıtmak amacıyla aĢağıdaki iĢlem kullanılmalıdır:

1. Güvenlik Sunucusu bileĢeni, ağ dâhilindeki tüm korunan Microsoft Exchange sunucularına kurulmalıdır.

Kurulum, her bir sunucu için dağıtım kitinden ayrı ayrı gerçekleĢtirilmelidir.

2. Yönetim Konsolu, Güvenlik Sunucusu ile birlikte kurulur. Tek bir yönetim iĢ istasyonundan tüm Kaspersky

Güvenlik Sunucularına merkezi eriĢim sağlar. Gerekirse, Yönetim Konsolu kurumsal ağ dâhilindeki bir

bilgisayara ayrıca kurulabilir. Birkaç yönetici ortaklaĢa çalıĢıyor ise Yönetim Konsolu her bir yöneticinin

bilgisayarına kurulabilir.

3. Yönetilen sunucuların listesinioluĢturun (bakınız "Korunan Microsoft Exchange sunucularının listesinin

oluĢturulması" bölümü sayfa 43).

4. Yönetim Konsolu Güvenlik Sunucusuna bağlanır (bakınız "Yönetim Konsolunun Güvenlik Sunucusuna

bağlanması" bölümü sayfa 45).

Page 23

T İ P İ K D A Ğ I T I M T A S L A K L A R I

23

SUNUCU KÜMESİ ÜZERİNDE UYGULAMANIN DAĞITIMI

Kaspersky Security, aĢağıdaki küme türlerini destekler:

tek kopya küme (SCC);

küme sürekli çoğaltma (CCR).

Kurulum sırasında uygulama bir sunucu kümesini otomatik olarak tanır. Bu, uygulamanın farklı küme düğümlerine

kurulum sırasının önemli olmadığı anlamına gelir. Kaspersky Security'i sunucular kümesine kurma prosedürü burada

olağan prosedürden farklılık gösterir:

Kaspersky Security'nin tüm küme düğümlerine kurulumu tamamlanmadan önce kümelenen posta kutusu

sunucuları (CMS) farklı küme düğümleri arasında taĢınmamalıdır.

Kaspersky Security'i tüm küme düğümlerine kurarken tüm kurulum klasörleri aynı yerde olmalıdır.

Kurulum prosedürünü gerçekleĢtirmek için kullanılan hesap, Aktif Dizin yapılandırma bölümüne yazmak için

yetkilendirilmelidir.

Sunucular kümesine kurulduktan sonra tüm uygulama ayarları Aktif Dizinde depolanır ve tüm küme düğümleri bu

parametreleri kullanır. Ancak fiziksel sunucu ile ilgili olan parametreler, her bir küme düğümü için el ile ayarlanır.

Kaspersky Security, aktif küme düğümlerini otomatik olarak algılar ve Aktif Dizin ayarlarını bunlara uygular. Her bir küme

düğümüne iliĢkin tarama sonuçları yalnızca Microsoft Exchange sanal sunucusu tarafından bu küme düğümüne

gönderilen iletiler için görüntülenir. Tarama sonuçları Ģunları içerir:

Yedek depolama içeriği;

raporlarda sunulan bilgiler;

uygulama günlüklerinde kayıtlı olaylar günlüğü;

Kaspersky Security'i sunucular kümesinden kaldırma prosedürü olağan prosedürden farklılık gösterir:

KümelenmiĢ posta kutusu sunucuları (CMS) uygulamanın kaldırılması tamamlanmadan düğümler arasında

taĢınmamalıdır.

Uygulamayı aktif bir küme düğümünden kaldırırken Microsoft Exchange Bilgi Depolama küme kaynağı ve buna

bağlı olan tüm Microsoft Exchange Veritabanı Örnek kaynakları durdurulur. Kaldırma iĢlemi tamamlandıktan

sonra bu kaynakların orijinal durumu otomatik olarak geri yüklenecektir.

Page 24

24

UYGULAMA KURULUMU

BU BÖLÜMDE

Kurulum için hazırlık ........................................................................................................................................................ 24

Daha önceki bir sürümden yükseltme ............................................................................................................................. 25

Uygulama kurulum prosedürü ......................................................................................................................................... 25

BaĢlarken. Uygulama Yapılandırma Sihirbazı ................................................................................................................. 28

Uygulamanın yeniden yüklenmesi ................................................................................................................................... 31

Uygulamanın kaldırılması ................................................................................................................................................ 31

Kaspersky Security, iki ana bileĢenden oluĢmaktadır: Güvenlik Sunucusu ve Yönetim Konsolu. Güvenlik Sunucusu, her

zaman Yönetim Konsolu ile birlikte kurulur. Yönetim Konsolu, Güvenlik Sunucusunun uzaktan yönetimi için bir baĢka

bilgisayar üzerine ayrıca kurulabilir. Kurumsal sunucunuzun mimarisine bağlı olarak mevcut üç kurulum değiĢkeninden

birini seçebilirsiniz:

Güvenlik Sunucusu, Microsoft Exchange Server'ı çalıĢtıran bilgisayar üzerine kurulacaktır. Yönetim Konsolu,

aynı sunucu üzerine kurulacaktır.

Güvenlik Sunucusu ve Yönetim Konsolu, Microsoft Exchange Server'ı çalıĢtıran bilgisayar üzerine kurulacaktır.

Yönetim Konsolu, Güvenlik Sunucusunun uzaktan yönetimi için kurumsal ağınız dâhilindeki herhangi bir

bilgisayara kurulabilir.