KASPERSKY Security for Virtualization 2.0 Manuel de l'administrateur [fr]

Kaspersky Security for Virt ualization 2.0

VERSION DE L'APPLICATION : 2.0

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que ce document vous aidera dans votre travail et répondra à la plupart

des problèmes émergents.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après, Kaspersky Lab) et il est protégé par les

législations de la Fédération de Russie et les accords internationaux sur les droits d'auteur. Toute copie ou diffusion

illicite de ce document, intégrale ou partielle, est passible de poursuites civiles, administratives ou judiciaires,

conformément aux lois applicables.

La copie sous un format quelconque et la diffusion, y compris la traduction, de n'importe quel document ne sont admises

que par autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagnent peuvent être utilisés uniquement à des fins personnelles, non

commerciales et à titre d'information.

Ce document peut être modifié sans avertissement préalable. La version la plus récente du manuel est disponible sur le

site de Kaspersky Lab, à l'adresse suivante : http://www.kaspersky.com/fr/docs.

Kaspersky Lab ne peut être tenu responsable du contenu, de la qualité, de l'actualité et de l'exactitude des textes utilisés

dans ce manuel et dont les droits appartiennent à d'autres entités. Kaspersky Lab n'assume pas non plus de

responsabilité en cas de dommages liés à l'utilisation de ces textes.

Date d'édition : 10/12/2012

© 2013 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.com/fr

http://support.kaspersky.fr

3

TABLE DES MATIERES

A PROPOS DU GUIDE ........................................................................................................................................... 9

Dans ce document ............................................................................................................................................ 9

Conventions .................................................................................................................................................... 11

SOURCES D'INFORMATIONS SUR L'APPLICATION ........................................................................................... 13

Sources d'informations pour les recherches indépendantes .............................................................................. 13

Discussion sur les logiciels de Kaspersky Lab sur le forum ............................................................................... 14

Contacter le Service commercial ...................................................................................................................... 14

Contacter par courrier électronique le Service de localisation et de rédaction de la documentation technique ..... 14

KASPERSKY SECURITY FOR VIRTUALIZATION 2.0 ........................................................................................... 15

Nouveautés..................................................................................................................................................... 16

Distribution ...................................................................................................................................................... 17

Configurations logicielle et matérielle ............................................................................................................... 17

ARCHITECTURE DE L'APPLICATION .................................................................................................................. 20

Composition des images des machines virtuelles Kaspersky Security ............................................................... 21

Intégration de Kaspersky Security à l'infrastructure virtuelle VMware................................................................. 21

CONCEPT DE L'ADMINISTRATION DE L'APPLICATION VIA KASPERSKY SECURITY CENTER ........................ 23

A propos de la stratégie de Kaspersky Security et des profils de protection ....................................................... 24

Héritage des profils de protection ............................................................................................................... 25

A propos du profil de protection racine ........................................................................................................ 25

A propos des tâches de Kaspersky Security ..................................................................................................... 25

INSTALLATION ET SUPPRESSION DE L'APPLICATION ..................................................................................... 27

Préparation de l'installation .............................................................................................................................. 27

Prérequis pour les modules de Kaspersky Security Center et de l'infrastructure virtuelle VMware ................. 28

Comptes VMware vCenter Server .............................................................................................................. 29

Installation du module externe d'administration de Kaspersky Security ........................................................ 30

Consultation de la liste des images définies pour les machines virtuelles de protection ...................................... 30

Mise à jour de la version précédente de l'application ........................................................................................ 31

Séquence de mise à jour de la version précédente de l'application .............................................................. 32

Procédure de conversion des stratégies et des tâches ................................................................................ 33

Etape 1. Sélection de l’application requérant la conversion des stratégies et des taches ......................... 34

Etape 2. Conversion des stratégies ....................................................................................................... 34

Etape 3. Conversion des tâches ............................................................................................................ 34

Etape 4. Fin de l'Assistant de conversion des stratégies et des tâches ................................................... 34

Procédure de mise à jour du module Antivirus Fichiers................................................................................ 35

Etape 1. Sélection de l'action ................................................................................................................ 35

Etape 2. Connexion à VMware vCenter Server ...................................................................................... 36

Etape 3. Saisie de l'adresse IP du serveur d'administration du Kaspersky Security Center ...................... 36

Etape 4. Sélection du fichier image de la machine virtuelle de protection ................................................ 36

Etape 5. Lecture des Contrats de licence .............................................................................................. 37

Etape 6. Sélection des machines virtuelles de protection ....................................................................... 37

Etape 7. Sélection de l'option de placement et de configuration des paramètres de déploiement ............. 38

Etape 8. Sélection du stockage de données .......................................................................................... 38

Etape 9. Configuration de la correspondance des réseaux virtuels ......................................................... 38

Etape 10. Saisie des paramètres de réseau .......................................................................................... 39

M A N UE L D E L ' A D M I N I S T R A T E U R

4

Etape 11. Saisie manuelle des paramètres de réseau ............................................................................ 39

Etape 12. Modification des mots de passe des comptes utilisateur sur les machines virtuelles

de protection ........................................................................................................................................ 40

Etape 13. Saisie des paramètres de connexion à VMware vShield Manager .......................................... 40

Etape 14. Saisie des paramètres du compte utilisateur VMware vCenter Server ..................................... 40

Etape 15. Lancement de la mise à jour des machines virtuelles de protection ......................................... 41

Etape 16. Mise à jour des machines virtuelles de protection ................................................................... 41

Etape 17. Fin de la mise à jour des machines virtuelles de protection ..................................................... 41

Installation de l'application ............................................................................................................................... 42

Procédure d'installation du composant Antivirus Fichiers ............................................................................. 42

Etape 1. Sélection de l'action ................................................................................................................ 43

Etape 2. Connexion à VMware vCenter Server ...................................................................................... 43

Etape 3. Saisie de l'adresse IP du serveur d'administration du Kaspersky Security Center ...................... 43

Etape 4. Sélection du fichier image de la machine virtuelle de protection ................................................ 44

Etape 5. Lecture des Contrats de licence .............................................................................................. 44

Etape 6. Sélection des hôtes VMware ESXi ........................................................................................... 44

Etape 7. Sélection de l'option de placement et de configuration des paramètres de déploiement ............. 45

Etape 8. Sélection du stockage de données .......................................................................................... 45

Etape 9. Configuration de la correspondance des réseaux virtuels ......................................................... 46

Etape 10. Saisie des paramètres de réseau .......................................................................................... 46

Etape 11. Saisie manuelle des paramètres de réseau ............................................................................ 46

Etape 12. Modification des mots de passe des comptes utilisateur sur les machines virtuelles

de protection ........................................................................................................................................ 47

Etape 13. Saisie des paramètres de connexion à VMware vShield Manager .......................................... 47

Etape 14. Saisie des paramètres du compte utilisateur VMware vCenter Server ..................................... 47

Etape 15. Lancement du déploiement des machines virtuelles de protection .......................................... 48

Etape 16. Déploiement des machines virtuelles de protection ................................................................ 48

Etape 17. Fin de l'installation de l'application ......................................................................................... 48

Procédure d'installation du composant de Détection des menaces réseaux ................................................. 48

Etape 1. Sélection de l'action ................................................................................................................ 49

Etape 2. Connexion à VMware vCenter Server ...................................................................................... 50

Etape 3. Saisie de l'adresse IP du serveur d'administration du Kaspersky Security Center ...................... 50

Etape 4. Saisie des paramètres de connexion à VMware vShield Manager ............................................ 50

Etape 5. Sélection de l'image de la machine virtuelle de protection ........................................................ 51

Etape 6. Lecture des Contrats de licence .............................................................................................. 51

Etape 7. Sélection des grappes VMware ............................................................................................... 52

Etape 8. Sélection des groupes de ports distribués ................................................................................ 52

Etape 9. Fin de la saisie des paramètres ............................................................................................... 53

Etape 10. Fin du travail de l'Assistant .................................................................................................... 53

Modifications dans Kaspersky Security Center après l'installation de l'application .............................................. 53

Consultation de la liste des machines virtuelles et des machines virtuelles de protection de la grappe KSC ....... 54

Modification de la configuration des machines virtuelles dotées du composant Antivirus Fichiers ....................... 55

Etape 1. Sélection de l'action...................................................................................................................... 56

Etape 2. Connexion à VMware vCenter Server ........................................................................................... 56

Etape 3. Sélection des machines virtuelles de protection ............................................................................. 56

Etape 4. Saisie du mot de passe du compte klconfig ................................................................................... 57

Etape 5. Modification des paramètres de connexion des machines virtuelles de protection

à VMware vCenter Server .......................................................................................................................... 57

Etape 6. Modification du mot de passe du compte klconfig .......................................................................... 57

T A B LE D E S M A T I È R E S

5

Etape 7. Lancement de la modification de la configuration des machines virtuelles de protection.................. 57

Etape 8. Modification de la configuration des machines virtuelles de protection ............................................ 58

Etape 9. Fin de la modification de la configuration des machines virtuelles de protection .............................. 58

Préparation de l'utilisation. Création d'une stratégie .......................................................................................... 58

Etape 1. Définition du nom de la stratégie de groupe pour l’application ........................................................ 59

Etape 2. Sélection de l’application pour la création de la stratégie du groupe ............................................... 59

Etape 3. Configuration des paramètres du profil de protection racine ........................................................... 59

Etape 4. Configuration des paramètres d'analyse des fichiers compactés .................................................... 63

Etape 5. Accord de participation à Kaspersky Security Network ................................................................... 64

Etape 6. Création de la stratégie de groupe pour l’application ...................................................................... 64

Suppression de l'application ............................................................................................................................ 64

Suppression du composant Antivirus Fichiers ............................................................................................. 65

Procédure de suppression du composant Antivirus Fichiers ........................................................................ 66

Etape 1. Sélection de l'action ................................................................................................................ 66

Etape 2. Connexion à VMware vCenter Server ...................................................................................... 66

Etape 3. Sélection des hôtes VMware ESXi ........................................................................................... 67

Etape 4. Saisie des paramètres de connexion à VMware vShield Manager ............................................ 67

Etape 5. Confirmation de la suppression ............................................................................................... 68

Etape 6. Suppression des machines virtuelles de protection .................................................................. 68

Etape 7. Fin de la suppression des machines virtuelles de protection ..................................................... 68

Suppression du composant Détection des menaces réseau ........................................................................ 68

Procédure de suppression des machines virtuelles de protection dotées du composant Détection

des menaces réseau .................................................................................................................................. 69

Etape 1. Sélection de l'action ................................................................................................................ 70

Etape 2. Connexion à VMware vCenter Server ...................................................................................... 70

Etape 3. Saisie des paramètres de connexion à VMware vShield Manager ............................................ 71

Etape 4. Consultation des informations relatives à l'image de la machine virtuelle de protection .............. 71

Etape 5. Lecture des Contrats de licence .............................................................................................. 71

Etape 6. Sélection des grappes VMware ............................................................................................... 71

Etape 7. Sélection des groupes de ports distribués ................................................................................ 72

Etape 8. Fin de la saisie des paramètres ............................................................................................... 72

Etape 9. Fin du travail de l'Assistant ...................................................................................................... 72

Procédure de suppression totale de la protection contre les menaces réseau .............................................. 73

Etape 1. Sélection de l'action ................................................................................................................ 73

Etape 2. Connexion à VMware vShield Manager ................................................................................... 73

Etape 3. Fin de la saisie des paramètres ............................................................................................... 74

Etape 4. Fin du travail de l'Assistant ...................................................................................................... 74

LICENCE DE L'APPLICATION .............................................................................................................................. 75

A propos du contrat de licence ......................................................................................................................... 75

A propos de la licence ..................................................................................................................................... 75

A propos du fichier clé ..................................................................................................................................... 76

Activation de l'application................................................................................................................................. 77

Renouvellement de la licence .......................................................................................................................... 78

Création d'une tâche d'ajout de clé .................................................................................................................. 79

Etape 1. Définition du nom de la tâche........................................................................................................ 79

Etape 2. Sélection du type de tâche............................................................................................................ 79

Etape 3. Ajout d'une clé ............................................................................................................................. 79

Etape 4. Définition des paramètres de programmation de la tâche ............................................................... 80

M A N UE L D E L ' A D M I N I S T R A T E U R

6

Etape 5. Fin de la création de la tâche ........................................................................................................ 80

Lancement de la tâche d'ajout de clé ............................................................................................................... 81

Consultation des informations relatives aux clés ajoutées ................................................................................. 81

Consultation des informations relatives à la clé dans le dossier Clés ........................................................... 82

Consultation des informations relatives à la clé dans les propriétés de l'application ...................................... 83

Consultation des informations relatives à la clé dans les propriétés de la tâche d'ajout de clé ....................... 85

Consultation du rapport sur l'utilisation des clés .......................................................................................... 86

LANCEMENT ET ARRET DE L'APPLICATION...................................................................................................... 89

ADMINISTRATION DE LA PROTECTION ............................................................................................................. 90

PROTECTION DU SYSTEME DE FICHIERS DES MACHINES VIRTUELLES. ANTIVIRUS FICHIERS .................. 91

Protection des machines virtuelles ................................................................................................................... 91

A propos de la protection des machines virtuelles ....................................................................................... 91

Modification des paramètres d'analyse des fichiers compactés .................................................................... 92

Consultation de l'infrastructure protégée de la grappe KSC ......................................................................... 93

Désactivation de la protection sur la machine virtuelle ................................................................................. 95

Utilisation des profils de protection ............................................................................................................. 95

Création d'un profil de protection ........................................................................................................... 95

Modification des paramètres du profil de protection ............................................................................. 100

Attribution d'un profil de protection à une machine virtuelle .................................................................. 101

Suppression d'un profil de protection ................................................................................................... 101

Analyse des machines virtuelles .................................................................................................................... 102

A propos de l'analyse des machines virtuelles........................................................................................... 102

Création d'une tâche d'analyse complète .................................................................................................. 103

Etape 1. Définition du nom de la tâche ................................................................................................ 103

Etape 2. Sélection du type de tâche .................................................................................................... 104

Etape 3. Configuration des paramètres de l'analyse ............................................................................. 104

Etape 4. Sélection de la zone d’analyse .............................................................................................. 107

Etape 5. Définition des paramètres de programmation de la tâche ....................................................... 108

Etape 6. Fin de la création de la tâche ................................................................................................. 108

Création d'une tâche d'analyse personnalisée ........................................................................................... 108

Etape 1. Définition du nom de la tâche ................................................................................................ 109

Etape 2. Sélection du type de tâche .................................................................................................... 109

Etape 3. Connexion à VMware vCenter Server .................................................................................... 109

Etape 4. Sélection de la zone d’action de la tâche ............................................................................... 110

Etape 5. Configuration des paramètres de l'analyse ............................................................................. 110

Etape 6. Sélection de la zone d’analyse .............................................................................................. 114

Etape 7. Définition des paramètres de programmation de la tâche ....................................................... 114

Etape 8. Fin de la création de la tâche ................................................................................................. 115

Lancement et arrêt de l'analyse complète et de l'analyse personnalisée .................................................... 115

PROTECTION DES MACHINES VIRTUELLES CONTRE LES MENACES RESEAU. DETECTION

DES MENACES RESEAU .................................................................................................................................. 116

Concernant la protection des machines virtuelles contre les menaces réseau ................................................. 116

Activation et désactivation de la détection des attaques réseau ...................................................................... 117

Configuration des paramètres de blocage de l’adresse IP à l’origine d’une attaque réseau .............................. 117

SAUVEGARDE .................................................................................................................................................. 119

A propos de la sauvegarde ............................................................................................................................ 119

Configuration des paramètres de la sauvegarde ............................................................................................. 120

T A B LE D E S M A T I È R E S

7

Manipulation des copies de sauvegarde des fichiers ...................................................................................... 120

Consultation de la liste des copies de sauvegarde des fichiers .................................................................. 121

Enregistrement des fichiers de la sauvegarde sur le disque ....................................................................... 121

Suppression des copies de sauvegarde des fichiers.................................................................................. 122

MISE A JOUR DES BASES ANTIVIRUS ............................................................................................................. 123

Mise à jour des bases antivirus ...................................................................................................................... 123

Récupération automatique des mises à jour des bases antivirus ..................................................................... 123

Création de la tâche de diffusion des mises à jour .......................................................................................... 124

Etape 1. Définition du nom de la tâche...................................................................................................... 124

Etape 2. Sélection du type de tâche.......................................................................................................... 124

Etape 3. Définition des paramètres de programmation de la tâche ............................................................. 125

Etape 4. Fin de la création de la tâche ...................................................................................................... 125

Remise à l'état antérieur à la dernière mise à jour .......................................................................................... 125

Création de la tâche de remise à l'état antérieur à la mise à jour ..................................................................... 126

Etape 1. Définition du nom de la tâche...................................................................................................... 126

Etape 2. Sélection du type de tâche.......................................................................................................... 126

Etape 3. Définition des paramètres de programmation de la tâche ............................................................. 126

Etape 4. Fin de la création de la tâche ...................................................................................................... 127

Lancement de la tâche de remise à l'état antérieur à la mise à jour ................................................................. 127

RAPPORTS ET NOTIFICATIONS ....................................................................................................................... 128

A propos des événements et des notifications ................................................................................................ 128

Types de rapports ......................................................................................................................................... 128

Rapport sur les versions des applications de Kaspersky Lab ..................................................................... 129

Rapport sur le déploiement de la protection .............................................................................................. 130

Rapport sur les ordinateurs les plus infectés ............................................................................................. 131

Rapport sur les virus ................................................................................................................................ 132

Rapport sur les erreurs............................................................................................................................. 133

Rapport sur les bases utilisées ................................................................................................................. 134

Consultation des rapports .............................................................................................................................. 135

Configuration des paramètres de notification .................................................................................................. 135

ELIMINATION DES ERREURS D'ENREGISTREMENT DES MACHINES VIRTUELLES DE PROTECTION ......... 137

A propos des erreurs d'enregistrement des machines virtuelles de protection dans VMware vShield Server ..... 137

Procédure d’élimination des erreurs d’enregistrement des machines virtuelles de protection dans

VMware vShield Server ................................................................................................................................. 138

Etape 1. Sélection de l'action.................................................................................................................... 138

Etape 2. Connexion à VMware vCenter Server ......................................................................................... 138

Etape 3. Connexion à VMware vShield Manager ....................................................................................... 139

Etape 4. Sélection des erreurs à éliminer .................................................................................................. 139

Etape 5. Confirmation des actions ............................................................................................................ 140

Etape 6. Elimination des erreurs ............................................................................................................... 140

Etape 7. Fin d'élimination des erreurs ....................................................................................................... 140

PARTICIPATION A KASPERSKY SECURITY NETWORK................................................................................... 141

Concernant la participation à Kaspersky Security Network .............................................................................. 141

Activation et désactivation de l'utilisation de Kaspersky Security Network ........................................................ 142

CONTACTER LE SUPPORT TECHNIQUE ......................................................................................................... 143

Modes d'obtention de l'assistance technique .................................................................................................. 143

Assistance technique par téléphone ............................................................................................................... 143

M A N UE L D E L ' A D M I N I S T R A T E U R

8

Obtention de l'assistance technique via Mon Espace Personnel...................................................................... 144

Collecte d'informations pour le Support Technique ......................................................................................... 145

Utilisation du fichier de trace .......................................................................................................................... 145

GLOSSAIRE ...................................................................................................................................................... 146

KASPERSKY LAB, LTD ...................................................................................................................................... 148

INFORMATIONS SUR LE CODE TIERS ............................................................................................................. 149

AVIS DE MARQUES COMMERCIALES .............................................................................................................. 150

INDEX ................................................................................................................................................................ 151

9

A PROPOS DU GUIDE

DANS CETTE SECTION

Dans ce document ......................................................................................................................................................9

Conventions ............................................................................................................................................................. 11

Le présent document est le Manuel de l'administrateur de Kaspersky Security for Virtualization 2.0 (ci-après : Kaspersky

Security).

Il est destiné aux techniciens chargés d'installer et d'administrer Kaspersky Security et d'offrir une assistance technique

aux sociétés qui utilisent Kaspersky Security. Le guide s'adresse aux experts techniques qui ont de l'expérience dans

l'utilisation de l'infrastructure virtuelle sous VMware™ vSphere™ et du système d'administration centralisée à distance

des applications de Kaspersky Lab Kaspersky Security Center.

Ce manuel poursuit les objectifs suivants :

Décrire les principes de fonctionnement de Kaspersky Security, la configuration requise et les particularités de

l'intégration à d'autres applications.

Aider à planifier le déploiement de Kaspersky Security sur le réseau de la société.

Décrire les préparatifs de l'installation de Kaspersky Security, l'installation et l'activation de l'application.

Décrire l'utilisation de Kaspersky Security.

Présenter les sources complémentaires d'informations sur l'application et les modes d'obtention de l'assistance

technique.

DANS CE DOCUMENT

Ce guide contient les sections suivantes :

Sources d'informations sur l'application (cf. page 13)

Cette section contient la description des sources d'informations sur l'application et les renseignements sur les sites

Internet que vous pouvez consulter pour discuter du fonctionnement de l'application.

Kaspersky Security for Virtualization 2.0 (cf. page 15)

Cette section contient des informations sur la fonction, les principales possibilités et la composition de l'application.

Architecture de l'application (cf. page 20)

Cette section décrit les modules de l'application et leur logique de fonctionnement. Elle fournit également des

informations sur l'intégration de l'application au système Kaspersky Security Center et à l'infrastructure virtuelle VMware.

Concept de l'administration de l'application via Kaspersky Security Center (cf. page. 23)

Cette section décrit le concept de l'administration de l'application via Kaspersky Security Center.

M A N UE L D E L ' A D M I N I S T R A T E U R

10

Installation et suppression de l'application (cf. page 27)

Cette section présente l'installation de l'application dans l'infrastructure VMware et explique comment la supprimer de

l'infrastructure VMware.

Licence de l'application (cf. page 75)

Cette section présente les notions principales relatives à l'activation de l'application. Cette section explique le rôle du

Contrat de licence, les types de licence, les modes d’activation de l’application et le renouvellement de la durée de

validité de la licence.

Lancement et arrêt de l'application (cf. page 89)

Cette section explique comment lancer et arrêter l'application.

Administration de la protection (cf. page 90)

Cette section explique comment vérifier l'état de protection des machines virtuelles et rechercher la présence éventuelle

de problèmes dans la protection.

Protection des fichiers du système des machines virtuelles Antivirus Fichiers (cf. page 91)

Cette section contient des informations sur la configuration des paramètres du composant Antivirus Fichiers.

Protection des machines virtuelles contre les menaces réseau. Détection des menaces réseau (cf.

page 116)

Cette section contient des informations sur la configuration des paramètres du composant de détection des menaces

réseau.

Sauvegarde (cf. page 119)

Cette section présente la sauvegarde et explique comment la manipuler.

Mise à jour des bases antivirus (cf. page 123)

Cette section contient des informations sur la mise à jour des bases (ci-après mises à jour) et les instructions sur la

configuration des paramètres de mise à jour.

Rapports et notifications (cf. page 128)

Cette section décrit les différents moyens d'obtenir des informations sur le fonctionnement de Kaspersky Security.

Elimination des erreurs d'enregistrement des machines virtuelles de protection (cf. page 137)

Cette section contient la description des erreurs possibles d'enregistrement des machines virtuelles de protection dans

VMware vShield™ Manager et les moyens pour les résoudre.

Participation à Kaspersky Security Network (cf. page 141)

Cette section présente la participation au Kaspersky Security Network et explique comment activer ou désactiver

l'utilisation de ce service.

A P R O P O S D U G U I D E

11

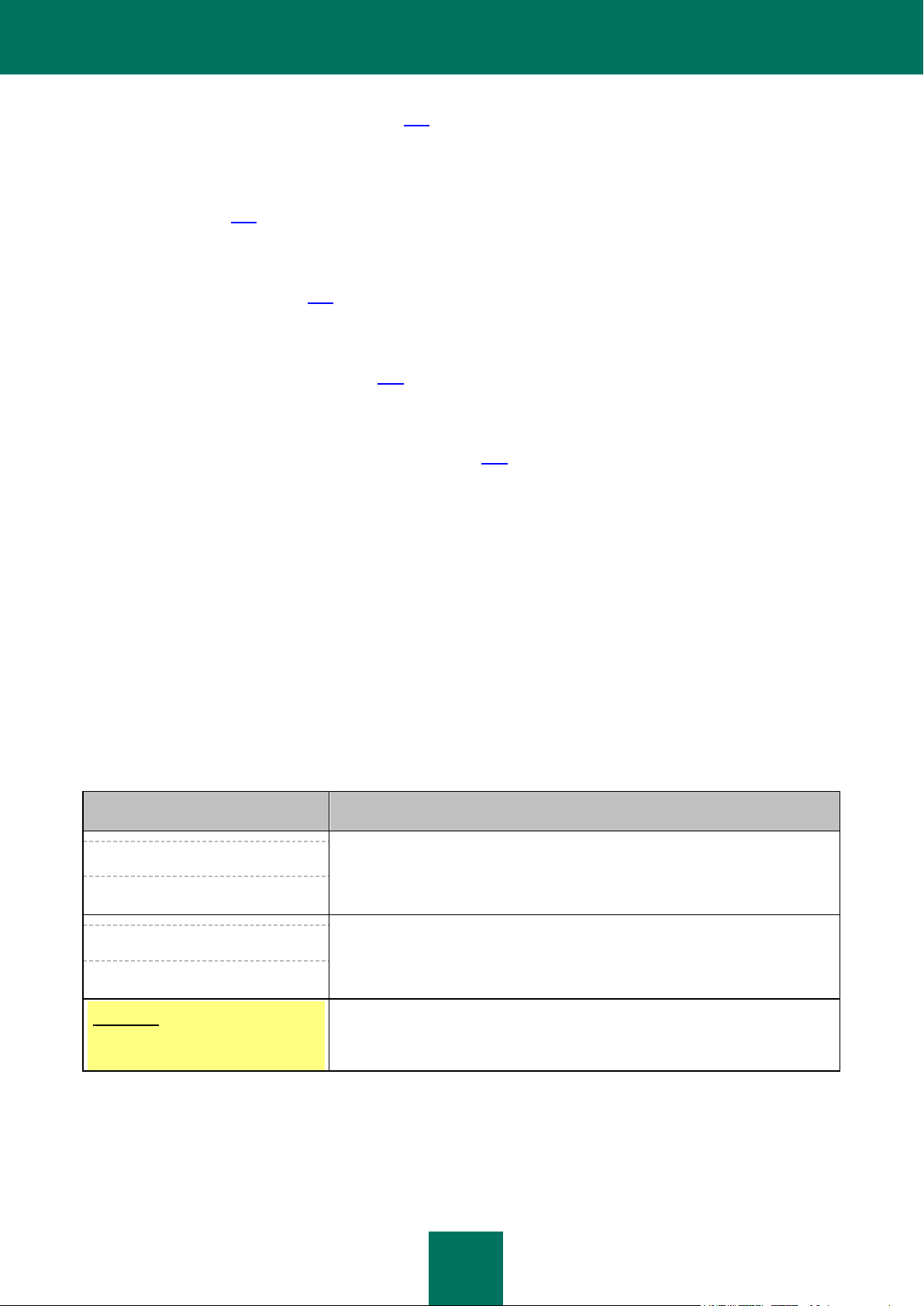

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

N'oubliez pas que...

Les avertissements apparaissent en rouge et sont encadrés.

Les avertissements contiennent des informations sur les actions indésirables

potentielles qui peuvent amener à la perte d'informations ou à la perturbation du

fonctionnement du matériel ou du système d'exploitation.

Il est conseillé d'utiliser...

Les remarques sont encadrées.

Les remarques peuvent contenir des conseils utiles, des recommandations, des

valeurs importantes de paramètres ou des cas particuliers importants pour le

fonctionnement de l'application.

Exemple :

...

Les exemples sont présentés sur un fond jaune sous le titre "Exemple".

Contacter le Support Technique (à la page 143)

Cette section présente les différentes méthodes d'obtention de l'assistance technique et les conditions à remplir pour

pouvoir bénéficier de l'aide du Support Technique.

Glossaire (cf. page 146)

Cette section contient une liste des termes qui apparaissent dans le document et leur définition.

Kaspersky Lab ZAO (cf. page 148)

Cette section contient des informations sur Kaspersky Lab ZAO.

Informations sur le code tiers (cf. page 149)

Cette section contient des informations sur le code tiers.

Notifications sur les marques de commerce (cf. page 150)

Cette section contient des informations sur les marques de commerce utilisées dans le document.

Index

Cette section permet de trouver rapidement les informations souhaitées dans le document.

CONVENTIONS

Le document comprend des éléments de sens sur lesquels nous attirons votre attention : avertissements, conseils,

exemples.

Les conventions sont utilisées pour identifier les éléments de sens. Les conventions et les exemples de leur utilisation

sont repris dans le tableau ci-dessous.

Tableau 1. Conventions

M A N UE L D E L ' A D M I N I S T R A T E U R

12

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

La mise à jour, c'est ...

L'événement Les bases sont

dépassées se produit.

Les éléments de sens suivants sont en italique :

nouveaux termes ;

noms des états et des événements de l'application.

Appuyez sur la touche ENTER.

Appuyez sur la combinaison des

touches ALT+F4.

Les noms des touches du clavier sont en caractères gras et en lettres

majuscules.

Deux noms de touche unis par le caractère "+" représentent une combinaison de

touches. Il faut appuyer simultanément sur ces touches.

Cliquez sur le bouton Activer.

Les noms des éléments de l'interface de l'application, par exemple, les champs

de saisie, les options du menu, les boutons sont en caractères gras.

Pour planifier une tâche,

procédez comme suit :

Les phrases d'introduction des instructions sont en italique et ont l'icône "flèche".

Dans la ligne de commande,

saisissez le texte help

Les informations suivantes

s'affichent :

Indiquez la date au format JJ:MM:AA.

Les types de texte suivants apparaissent dans un style spécial :

texte de la ligne de commande ;

texte des messages affichés sur l'écran par l'application ;

données à saisir par l'utilisateur.

<Nom de l'utilisateur>

Les variables se trouvent entre chevrons. La valeur correspondant à la variable

remplace cette variable tandis que les parenthèses angulaires sont omises.

13

SOURCES D'INFORMATIONS SUR

DANS CETTE SECTION

Sources d'informations pour les recherches indépendantes ....................................................................................... 13

Discussion sur les logiciels de Kaspersky Lab sur le forum ........................................................................................ 14

Contacter le Service commercial ............................................................................................................................... 14

Contacter par courrier électronique le Service de localisation et de rédaction de la documentation technique .............. 14

L'APPLICATION

Cette section contient la description des sources d'informations sur l'application et les renseignements sur les sites

Internet que vous pouvez consulter pour discuter du fonctionnement de l'application.

Vous pouvez ainsi choisir celle qui s'adapte le mieux à votre situation en fonction de l'importance et de l'urgence de la

question.

SOURCES D'INFORMATIONS POUR LES RECHERCHES

INDEPENDANTES

Vous pouvez utiliser les sources suivantes pour rechercher les informations sur l'application :

la page du site de Kaspersky Lab ;

la page sur le site Internet du Support Technique (Base de connaissances) ;

l'aide électronique ;

la documentation.

Si vous ne parvenez pas à résoudre vous-même le problème, il est conseillé de contacter le Support technique de

Kaspersky Lab (cf. section "Assistance technique par téléphone" à la page 143).

Une connexion Internet est requise pour utiliser les sources d'informations sur le site Internet de Kaspersky Lab.

Page sur le site Internet de Kaspersky Lab

Le site Internet de Kaspersky Lab contient une page dédiée pour chaque application.

La page (http://www.kaspersky.fr/security-virtualization) fournit des informations générales sur l'application, ses

possibilités et ses particularités.

La page http://www.kaspersky.fr contient un lien vers la boutique en ligne. Ce lien permet d'acheter l'application ou de

renouveler le droit d'utilisation de l'application.

M A N UE L D E L ' A D M I N I S T R A T E U R

14

Page sur le site Internet du Support Technique (Base de connaissances)

La Base de connaissances est une section du site Internet du Support Technique contenant les recommandations

d'utilisation des applications de Kaspersky Lab. La Base de connaissances est composée d'articles d'aide regroupés par

thèmes.

La page de l'application dans la Base des connaissances (http://support.kaspersky.com/fr/ksv) permet de trouver les

articles qui proposent des informations utiles, des recommandations et une foire aux questions sur l'achat, l'installation et

l'utilisation de l'application.

Les articles peuvent répondre à des questions en rapport non seulement avec Kaspersky Security, mais également avec

d'autres applications de Kaspersky Lab. De plus, ils peuvent fournir des informations sur le Support Technique en général.

Aide électronique

L'aide électronique de l'application reprend l'aide contextuelle. L'aide contextuelle contient des informations sur chacune

des fenêtres du module externe d'administration de Kaspersky Security : liste et description des paramètres.

Documentation

La distribution de l'application contient les documents qui vous aideront à installer et activer l'application sur les

ordinateurs du réseau de l'entreprise et à configurer les paramètres de fonctionnement ou à obtenir des informations sur

les principes de fonctionnement de l'application.

DISCUSSION SUR LES LOGICIELS DE KASPERSKY LAB

SUR LE FORUM

Si votre question n'est pas urgente, vous pouvez la soumettre aux experts de Kaspersky Lab et aux autres utilisateurs de

nos applications sur notre forum (http://forum.kaspersky.fr).

Sur le forum, vous pouvez consulter les sujets publiés, ajouter des commentaires, créer une nouvelle discussion ou

lancer des recherches.

CONTACTER LE SERVICE COMMERCIAL

Si vous avez des questions sur la sélection, sur l'achat ou sur la prolongation de la durée d'utilisation de l'application,

vous pouvez contacter nos experts du Service commercial par l'un des moyens suivants :

En appelant notre siège en France (http://www.kaspersky.com/fr/contacts).

En envoyant vos questions à l'adresse sales@kaspersky.com.

La réponse vous sera donnée en français ou en anglais suivant votre demande.

CONTACTER PAR COURRIER ELECTRONIQUE LE SERVICE

DE LOCALISATION ET DE REDACTION DE LA

DOCUMENTATION TECHNIQUE

Pour contacter le Service de localisation et de rédaction de la documentation technique, il faut envoyer un message à

l'adresse docfeedback@kaspersky.com. L'objet du message doit être "Kaspersky Help Feedback: Kaspersky Security for

Virtualization 2.0".

15

KASPERSKY SECURITY FOR VIRTUALIZATION 2.0

Kaspersky Security for Virtualization 2.0 est une solution intégrée qui protège les machines virtuelles sur l'hôte VMware

ESXi contre les virus et autres programmes dangereux pour la sécurité de l'ordinateur (ci-après "contre les virus et

autres programmes dangereux") et contre les attaques réseau. L'application s'intègre dans l'infrastructure virtuelle

VMware à l'aide de la technologie VMware vShield Endpoint™. Ainsi, à l'aide de la technologie VMware vShield

Endpoint, il est possible de protéger les machines virtuelles sans devoir installer un logiciel antivirus complémentaire sur

les systèmes d'exploitation invités.

Kaspersky Security protège les machines virtuelles dotées d'un système d'exploitation invité Windows® ainsi que les

versions serveur de ces systèmes (cf. section "Configuration logicielle et matérielle" à la page 17).

Kaspersky Security protège les machines virtuelles si elles sont activées (en ligne, c'est à dire non éteintes ou arrêtées)

et si elles sont équipées du pilote VMware vShield Endpoint Thin Agent et que celui-ci est activé.

Kaspersky Security permet de configurer la protection des machines virtuelles à n'importe quel niveau de la hiérarchie

des objets d'administration de VMware : serveur VMware vCenter™ Server, objet Datacenter, grappe VMware, hôte

VMware ESXi qui n'appartient pas à la grappe VMware, pool de ressources, objet vApp et machine

virtuelle. L'application prend en charge la protection des machines virtuelles lors de la migration dans le cadre d'une

grappe DRS de VMware.

Kaspersky Security comprend les composants suivants :

Antivirus Fichiers – composant permettant d'éviter la contamination du système de fichiers de la machine

virtuelle. Le composant est activé lors du lancement de Kaspersky Security, il protège le système de fichiers et

vérifie les fichiers des machines virtuelles.

Détection des menaces système – le composant vérifie le trafic réseau des machines virtuelles et permet de

détecter et de bloquer les activités constituant des attaques réseau. Dans le composant VMware vShield

Manager, la détection des menaces réseau s'enregistre comme un service de Kaspersky Network Protection.

Kaspersky Security offre les possibilités suivantes :

Protection. L'application protège le système de fichiers du système d'exploitation invité de la machine virtuelle

(ci-après, "les fichiers de la machine virtuelle"). Elle analyse tous les fichiers que l'utilisateur ou une autre

application ouvre et ferme sur la machine virtuelle afin de déterminer s'ils contiennent d'éventuels virus ou

d'autres programmes dangereux.

Si le fichier ne contient aucun virus ou programme dangereux, Kaspersky Security octroie l'accès à ce

fichier.

Si le fichier contient des virus ou autres programmes dangereux, l'application Kaspersky Security exécute

l'action définie dans les paramètres, par exemple répare ou bloque le fichier.

Analyse. L'application peut rechercher la présence éventuelle de virus et autres programmes dangereux dans

les fichiers de la machine virtuelle. Pour éviter la propagation d'objets malveillants, il faut analyser les fichiers de

la machine virtuelle à l'aide des nouvelles bases antivirus. Vous pouvez réaliser une analyse à la demande ou

la programmer.

Détection des attaques réseau. L'application surveille le trafic réseau des machines virtuelles dans

l’éventualité d’une activité caractéristique d’une attaque réseau. En cas de détection d'une tentative d'attaque

réseau contre la machine virtuelle, Kaspersky Security bloque l'adresse IP à partir de laquelle a été lancée

l'attaque réseau.

M A N UE L D E L ' A D M I N I S T R A T E U R

16

Conservation des copies de sauvegarde des fichiers. L'application permet de conserver les copies de

DANS CETTE SECTION

Nouveautés .............................................................................................................................................................. 16

Distribution ............................................................................................................................................................... 17

Configurations logicielle et matérielle ......................................................................................................................... 17

sauvegarde des fichiers qui ont été supprimés ou modifiés durant la réparation. Les copies de sauvegarde sont

conservées dans la sauvegarde dans un format spécial et ne présentent aucun danger. Si les informations du

fichier réparé sont devenues complètement ou partiellement inaccessibles suite à la réparation, vous pouvez

conserver le fichier depuis sa copie de sauvegarde.

Mise à jour des bases antivirus. L'application télécharge les mises à jour des bases antivirus. Ceci garantit

que la protection de la machine virtuelle est à jour contre les nouveaux virus et autres programmes dangereux.

Vous pouvez réaliser la mise à jour à la demande ou la programmer.

Kaspersky Security Center de Kaspersky Lab est le système d'administration à distance utilisé pour administrer

Kaspersky Security.

Kaspersky Security Center permet de réaliser les opérations suivantes :

installer l'application dans l'infrastructure virtuelle VMware ;

configurer les paramètres de fonctionnement de l'application ;

administrer le fonctionnement de l'application ;

administrer la protection des machines virtuelles ;

administrer les tâches d'analyse ;

administrer les clés de l'application ;

mettre à jour les bases antivirus ;

utiliser les copies de sauvegarde des fichiers dans la sauvegarde ;

créer des rapports sur les événements survenus pendant le fonctionnement de l'application.

supprimer l'application de l'infrastructure virtuelle VMware.

Kaspersky Security peut demander une configuration complémentaire en raison des particularités liées à l'utilisation

simultanée de l'application et de VMware vShield Manager.

NOUVEAUTES

Kaspersky Security for Virtialization 2.0 présente les nouvelles fonctionnalités suivantes :

Composant de Détection des menaces réseau permettant de repérer et de bloquer les activités caractéristiques

des attaques réseau sur le trafic réseau des machines virtuelles.

Possibilité d'utiliser les services du Kaspersky Security Network pendant la protection des machines virtuelles et

la réalisation des tâches de vérification des machines virtuelles.

Système d'assistance pour l'obtention de licence selon le nombre de cœurs utilisés dans les processeurs

physiques sur tous les hôtes VMware ESXi sur lesquels des machines virtuelles de protection sont installées.

K A S P E R S K Y SE C U R I T Y F O R V I R T U A L I Z A T I O N 2. 0

17

Possibilité de visionner la liste des versions de protection des machines virtuelles de protection développées au

sein de l'infrastructure virtuelle VMware.

Possibilité de visionner la liste des machines virtuelles entrant dans la composition de la grappe KSC. Le statut

de protection est affiché dans la liste pour chaque machine virtuelle (protégée, non protégée).

DISTRIBUTION

Kaspersky Endpoint Security peut être acheté dans la boutique en ligne de Kaspersky Lab (par exemple

http://www.kaspersky.com/fr, section Boutique en ligne) ou sur le site d'un partenaire.

La distribution contient les éléments suivants :

les fichiers de l'application ;

les fichiers de documentation sur l'application ;

Le Contrat de licence reprenant les conditions d’utilisation de l’application.

Ces éléments peuvent varier en fonction du pays où l'application est distribuée.

Les informations indispensables à l'activation de l'application vous seront envoyées par courrier électronique après le

paiement.

Pour en savoir plus sur les modes d’achat et la distribution, écrivez au Service commercial à l’adresse

sales@kaspersky.com.

CONFIGURATIONS LOGICIELLE ET MATERIELLE

Pour la configuration de Kaspersky Security sur le réseau local de l'organisation Kaspersky Security Center 10 doit être

installé.

L'ordinateur sur lequel est installée la Console d'administration de Kaspersky Security Center doit être équipé de

Microsoft® .NET Framework 3.5 ou suivant.

Configuration requise pour le composant Antivirus Fichiers

Afin que le composant Antivirus Fichiers fonctionne, l'infrastructure virtuelle VMware doit répondre à l'une des variantes

suivantes en matière de configuration :

Variante 1 :

Hyperviseur VMware ESXi 5.0, patch 1, version 474610 ou suivante ou hyperviseur VMware ESXi 4.1,

patch 3, version 433742 ou suivante.

VMware vCenter Server 4.1 ou VMware vCenter Server 5.0.

VMware vShield Endpoint 5.0. ou suivante.

VMware vShield Manager 5.0.0 ou suivante

M A N UE L D E L ' A D M I N I S T R A T E U R

18

Pilote VMware vShield Endpoint Thin Agent. Le pilote est repris dans la distribution VMware Tools, livrée

avec l'hyperviseur VMware ESXi 5.0 patch 1. Le pilote doit être installé sur la machine virtuelle protégée

par Kaspersky Security.

Lors de l'installation du paquet VMware Tools, le composant VMware Devices Drivers / VMCI Driver /

vShield Drivers doit être installé. Lors de l'installation du paquet VMware Tools avec les paramètres par

défaut, le composant VMware Devices Drivers / VMCI Driver / vShield Drivers ne sera pas installé.

Variante 2 :

Hyperviseur VMware ESXi 5.1.

VMware vCenter Server 5.1.0 ou suivante.

VMware vShield Manager 5.1.2 version 907427 (est repris dans la distribution de VMware vCloud™

Networking and Security 5.1.1).

VMware vShield Endpoint 5.1.1.

Paquet VMware Tools (repris dans la distribution de l'hyperviseur VMware ESXi 5.1).

Configuration requise pour le composant de Détection des menaces réseau

Afin que le composant Détection des menaces réseau fonctionne, l'infrastructure virtuelle VMware doit respecter les

exigences de configuration suivantes :

Hyperviseur VMware ESXi 5.1.

VMware vCenter Server 5.1.0a.

VMware vShield Manager 5.1.2 version 907427 (repris dans la distribution VMware vCloud Networking and

Security 5.1.1).

VMware Distributed Virtual Switch (repris dans la distribution VMware vSphere 5.1 Enterprise Suite ou VMware

vCloud Suite).

Paquet VMware Tools 9.0.0, version 782409 ou suivante.

Pour plus d'informations sur la mise à jour de VMware Tools se rendre sur la page des applications dans la Base des

connaissances (http://support.kaspersky.com/fr/ksv/).

Configuration requise pour le système d'exploitation invité de la machine virtuelle protégée par

Kaspersky Security

Le composant Antivirus Fichiers garantit la protection des machines virtuelles sur lesquelles sont installés les systèmes

d'exploitation invités suivants :

Systèmes d'exploitation pour postes de travail :

Windows Vista® (version 32 bits).

Windows 7 (versions 32 ou 64 bits) ;

Windows XP SP3 ou suivant (version 32 bits).

Systèmes d'exploitation pour serveurs :

Windows Server® 2003 SP2 ou suivant (versions 32 ou 64 bits) ;

K A S P E R S K Y SE C U R I T Y F O R V I R T U A L I Z A T I O N 2. 0

19

Windows Server 2003 R2 (versions 32 ou 64 bits) ;

Windows Server 2008 (versions 32 ou 64 bits) ;

Windows Server 2008 R2 (version 64 bits).

Le composant Détection des menaces réseau garantit la protection de toutes les machines virtuelles sur lesquelles est

installé le paquet VMware Tools 9.0.0 (version 582409 ou suivante), que le système d'exploitation invité y soit installé ou

non.

Configuration matérielle requise

Pour connaître la configuration requise pour Kaspersky Security Center, consultez la documentation de Kaspersky

Security Center.

Pour connaître la configuration requise pour l'infrastructure virtuelle VMware, consultez la documentation des produits

VMware http://www.vmware.com/pdf/vshield_50_quickstart.pdf.

Pour connaître la configuration requise pour le système d'exploitation Windows, consultez la documentation des produits

Windows.

20

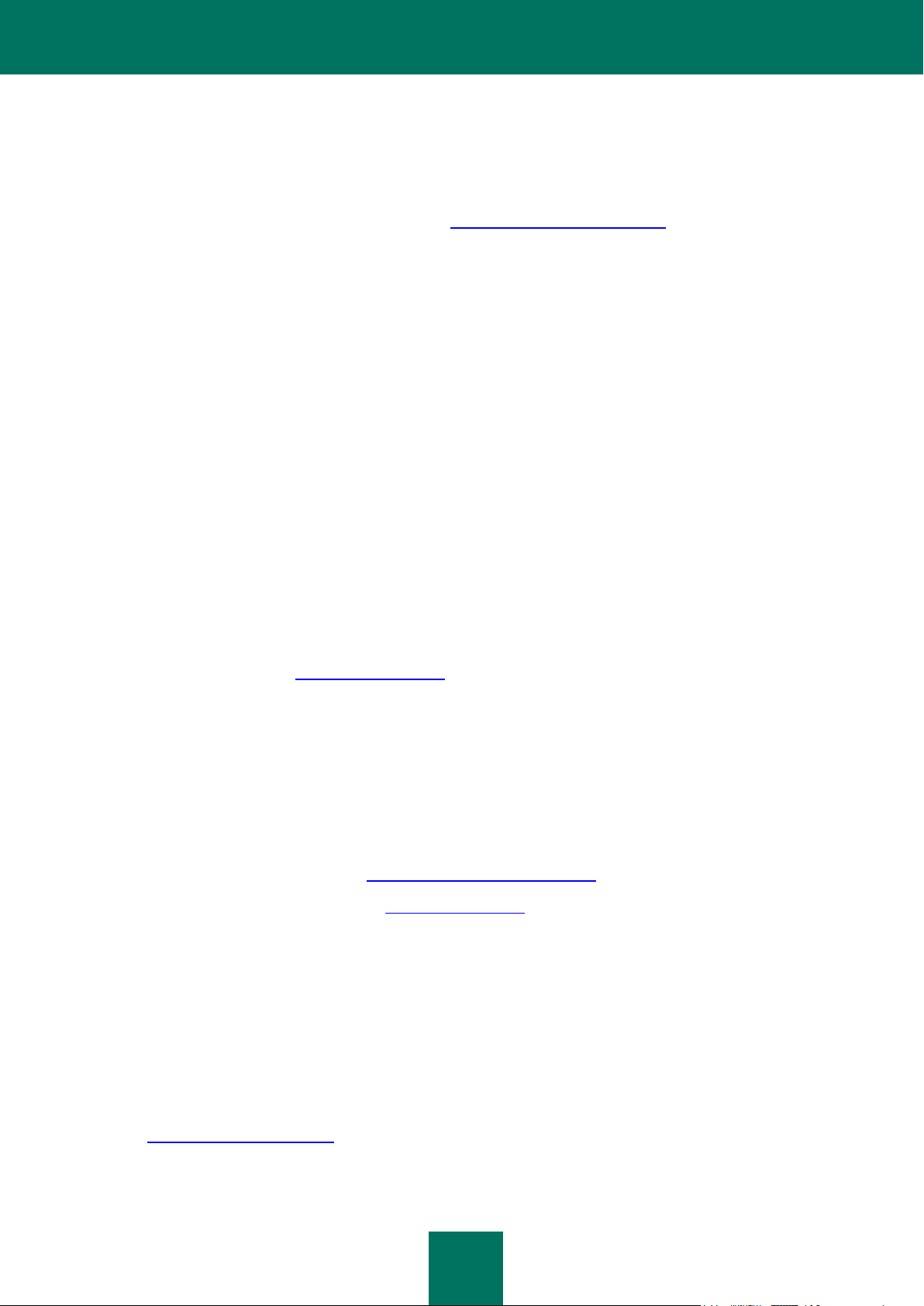

ARCHITECTURE DE L'APPLICATION

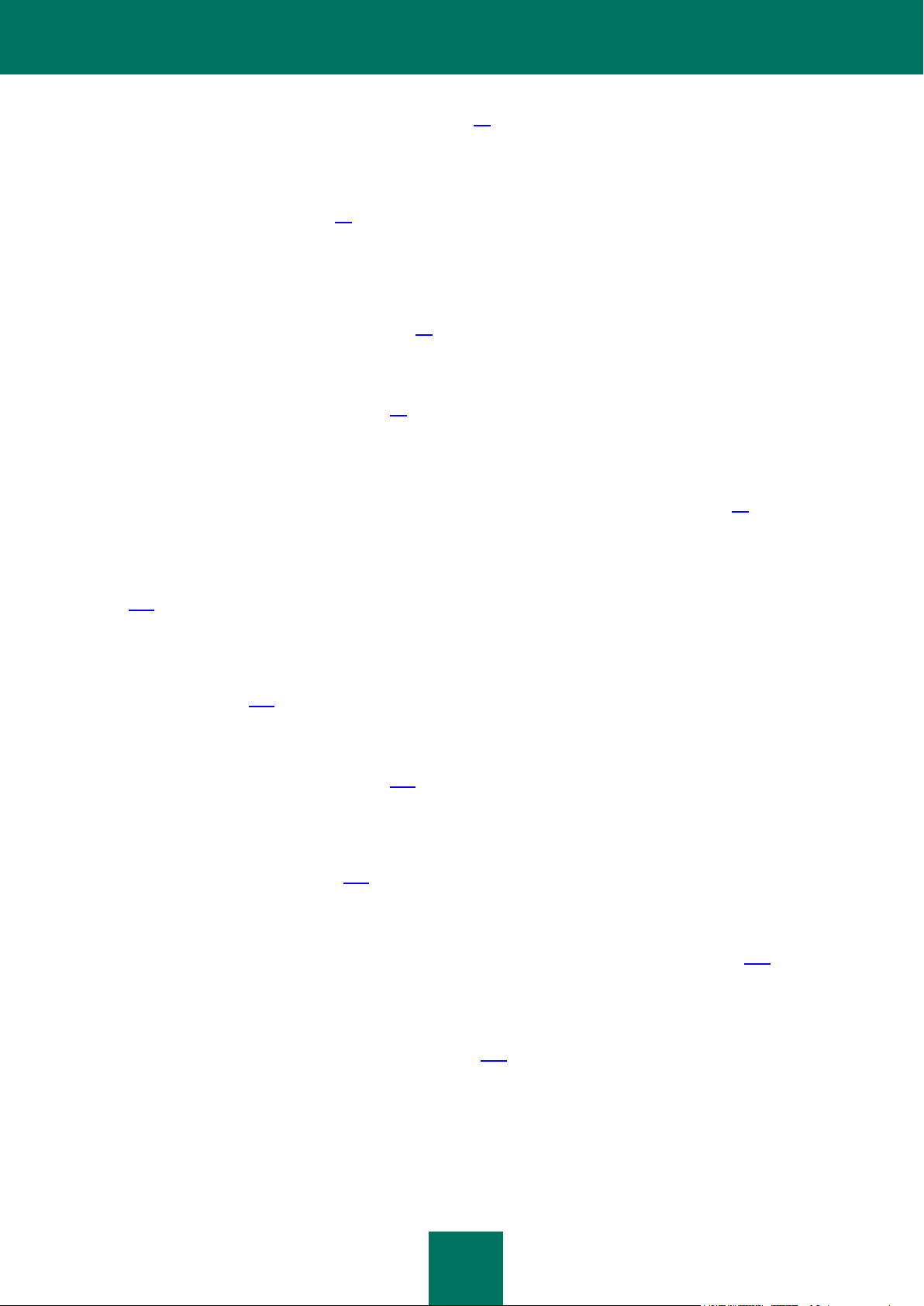

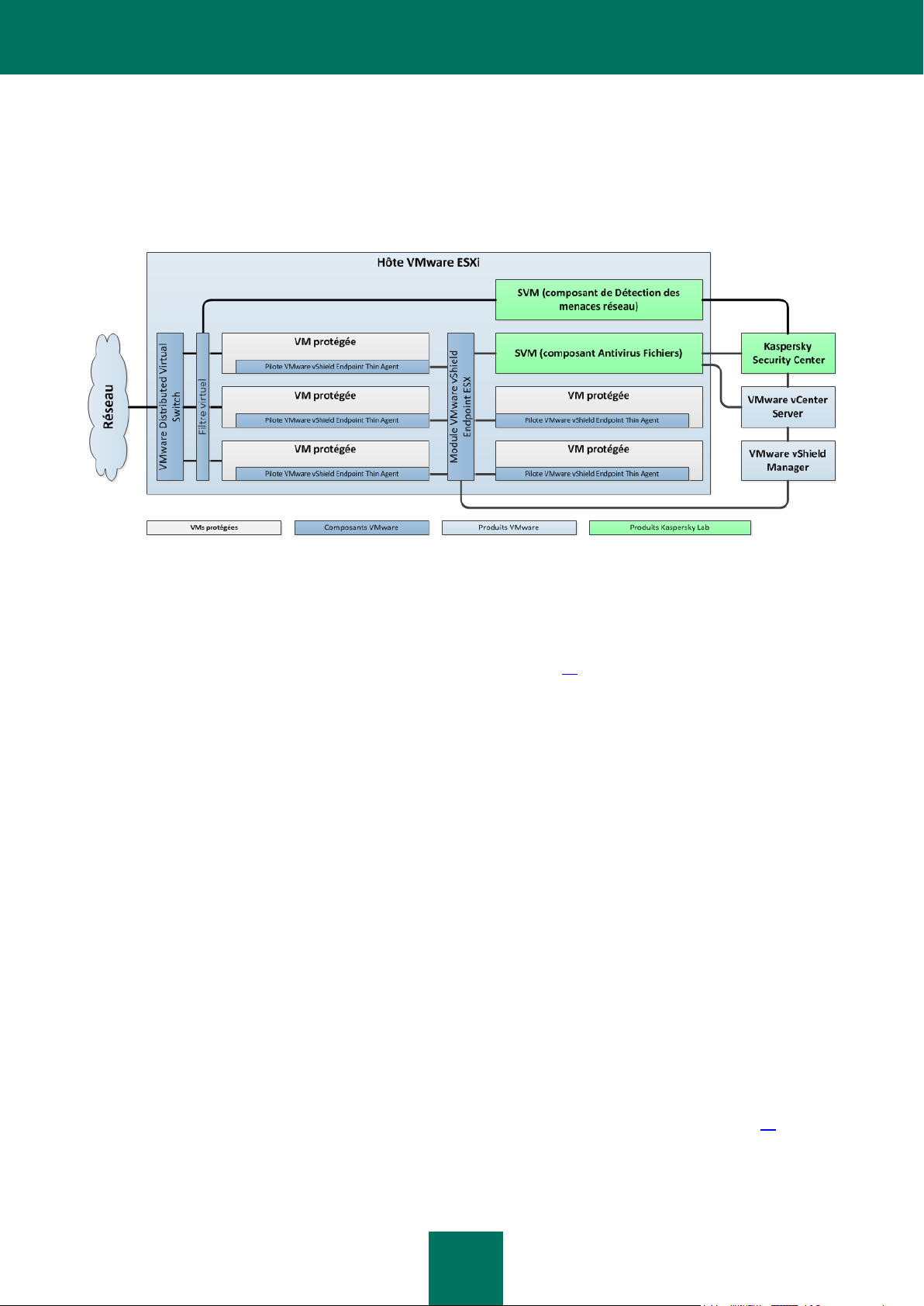

Kaspersky Security est une solution intégrée qui protège les machines virtuelles sur un hôte VMware ESXi (cf. ill.

ci-après).

Illustration 1. Architecture de l'application

Kaspersky Security est installé sur un hôte VMware Esxi et garantit la protection des machines virtuelles sur cet hôte

ESXi contre les virus et autres programmes dangereux.

Kaspersky Security se présente sous la forme de deux images de machines virtuelles de protection (voir la section

"Composition des images des machines virtuelles Kaspersky Security" page 21) :

image de la machine virtuelle de protection assortie du composant Antivirus Fichiers ;

image de la machine virtuelle de protection assortie du composant Détection des menaces réseau.

La machine virtuelle de protection est une machine virtuelle sur un hôte VMware ESXi sur laquelle un composant de

l'application Kaspersky Security est installé.

Les composants de l'application Kaspersky Security, installés sur un hôte VMware ESXi, garantissent la protection de

toutes les machines virtuelles sur cet hôte VMware ESXi. Il n'est pas nécessaire d'installer l'application sur chaque

machine virtuelle pour garantir leur protection.

L'infrastructure virtuelle de VMware peut contenir plusieurs hôtes VMware ESXi. Kaspersky Security doit être installé sur

chaque hôte VMware ESXi dont vous souhaitez protéger les machines virtuelles à l'aide de Kaspersky Security.

L'installation de Kaspersky Security ainsi que la configuration et l'administration de l'application s'opèrent via le système

d'administration centralisée à distance des applications de Kaspersky Lab Kaspersky Security Center (cf. la

documentation du Kaspersky Security Center).

L'interaction entre Kaspersky Security et l'application Kaspersky Security Center est assurée par l'agent d'administration,

le module Kaspersky Security Center. L'agent d'administration figure dans l'image de la machine virtuelle de Kaspersky

Security.

L'interface d'administration de l'application Kaspersky Security via Kaspersky Security Center est assurée par le module

externe d'administration de Kaspersky Security. Le module externe d'administration de Kaspersky Security fait partie de

la distribution de Kaspersky Security Center. Le module externe d'administration de Kaspersky Security doit être installé

sur l'ordinateur (cf. section "Installation du module externe d'administration de Kaspersky Security" à la page 30), sur

lequel la Console d'administration de Kaspersky Security Center est installée.

A R C H I TE C T U R E D E L ' A P P L I C A T I O N

21

DANS CETTE SECTION

Composition des images des machines virtuelles Kaspersky Security ........................................................................ 21

Intégration de Kaspersky Security à l'infrastructure virtuelle VMware .......................................................................... 21

COMPOSITION DES IMAGES DES MACHINES VIRTUELLES KASPERSKY SECURITY

Dans la composition de l'image de la machine virtuelle de protection sur laquelle est installé le composant Antivirus

Fichiers entrent :

Système d'exploitation SUSE® Linux® Enterprise Server 11 SP2.

Composant Kaspersky Security Antivirus Fichiers.

Bibliothèque EPSEC : module fourni par la société VMware. La bibliothèque EPSEC permet d'accéder aux

fichiers des machines virtuelles protégées par Kaspersky Security.

Agent d'administration : module de Kaspersky Security Center. L'Agent d'administration assure l'interaction

avec le Serveur d'administration de Kaspersky Security Center et permet à ce dernier d'administrer Kaspersky

Security.

Dans la composition de l'image de la machine virtuelle de protection sur laquelle est installé le composant Détection des

menaces réseau entrent :

Système d'exploitation SUSE Linux Enterprise Server 11 SP2.

Composant Kaspersky Security Détection des menaces réseau.

Bibliothèque Network Packet Filtering Library – composant offert par l'entreprise VMware. La bibliothèque

Network Packet Filtering Library offre la possibilité de surveiller le trafic réseau des machines virtuelles au

niveau des paquets réseaux, ainsi que la possibilité de créer des filtres virtuels.

Agent d'administration : module de Kaspersky Security Center. L'Agent d'administration assure l'interaction

avec le Serveur d'administration de Kaspersky Security Center et permet à ce dernier d'administrer Kaspersky

Security.

INTEGRATION DE KASPERSKY SECURITY A

L'INFRASTRUCTURE VIRTUELLE VMWARE

L'intégration de l'Antivirus Fichiers à l'infrastructure virtuelle de VMware requiert les modules suivants :

VMware vShield Endpoint ESX Module. Ce module est installé sur l'hôte VMware ESXi. Il assure l'interaction

du pilote VMware vShield Endpoint Thin Agent installé sur la machine virtuelle et de la bibliothèque ESPEC

installée sur la machine virtuelle de protection.

VMware vCenter Server. Ce module intervient dans l'administration et l'automatisation des tâches

d'exploitation dans l'infrastructure virtuelle VMware. Il participe au déploiement de Kaspersky Security. Ce

module offre des informations sur les machines virtuelles installées sur les hôtes VMware ESXi.

VMware vShield Manager. Ce module assure l'installation de VMware vShield Endpoint ESX Module sur les

hôtes VMware ESXi et l'intégration des machines virtuelles de protection.

M A N UE L D E L ' A D M I N I S T R A T E U R

22

Le pilote VMware vShield Endpoint Thin Agent collecte les informations relatives aux machines virtuelles et transmet les

fichiers à analyser à l'application Kaspersky Security. Pour que Kaspersky Security puisse protéger les machines virtuelles,

il faut installer et activer le pilote VMware vShield Endpoint Thin Agent sur celles-ci. Le pilote est repris dans la distribution

VMware Tools, livrée avec l'hyperviseur VMware ESXi 5.0 patch 1 et dans la distribution VMware vSphere 5.1.

L'intégration du composant Détection des menaces réseau à l'infrastructure virtuelle de VMware requiert les modules

suivants :

VMware Distributed Virtual Switch. Le composant permet de créer des réseaux virtuels et assure la gestion

des réseaux virtuels.

VMware vCenter Server. Ce module intervient dans l'administration et l'automatisation des tâches

d'exploitation dans l'infrastructure virtuelle VMware. Il participe au déploiement de Kaspersky Security. Le

composant fournit des informations sur les machines virtuelles installées sur les hôtes VMware ESXi, les

grappes VMware, les services installés et les paramètres de VMware Distributed Virtual Switches.

VMware vShield Manager. Le composant garantit l'enregistrement et le déploiement du composant de

Détection des menaces réseau (service Kaspersky Network Protection), le déploiement et l'enregistrement des

machines virtuelles de protection sur les hôtes VMware ESXi.

Les modules cités doivent être installés dans l'infrastructure virtuelle de VMware avant l'installation de Kaspersky Security.

Interaction des composants de Kaspersky Security avec l'infrastructure virtuelle VMware

Le composant Antivirus Fichiers interagit avec l'infrastructure virtuelle VMware de la manière suivante :

1. L'utilisateur ou l'application ouvre, enregistre ou exécute des fichiers sur la machine virtuelle protégée par

Kaspersky Security.

2. Le pilote VMware vShield Endpoint Thin Agent intercepte les informations relatives à ces événements et les

transmet au module VMware vShield Endpoint ESX Module, installé sur l'hôte VMware ESXi.

3. Le module VMware vShield Endpoint ESX Module transmet les informations relatives aux événements reçus à

la bibliothèque EPSEC installée sur la machine virtuelle de protection.

4. La bibliothèque EPSEC transmet les informations relatives aux événements reçus au composant Antivirus

Fichiers installé sur la machine virtuelle de protection et garantit l'accès aux fichiers sur la machine virtuelle.

5. Le composant Antivirus Fichiers analyse les fichiers que l'utilisateur ouvre, enregistre et exécute sur la machine

virtuelle afin de déterminer s'ils contiennent d'éventuels virus ou autres programmes dangereux.

Si le fichier ne contient aucun virus ou programme dangereux, Kaspersky Security octroie à l'utilisateur

l'accès à ces fichiers.

Si des virus ou autres programmes dangereux sont détectés dans les fichiers, Kaspersky Security exécute

l'action définie dans les paramètres du profil de protection attribué à cette machine virtuelle (cf. section "A

propos de la stratégie de Kaspersky Security et des profils de protection" à la page 24). Par exemple,

Kaspersky Security peut réparer ou bloquer le fichier.

Le composant Détection des menaces réseau interagit avec l'infrastructure virtuelle VMware de la manière suivante :

1. Le filtre virtuel intercepte les paquets réseau dans le trafic entrant et sortant des machines virtuelles protégées

et les envoie au composant Détection des menaces réseau installé sur la machine virtuelle de protection.

2. Le composant de Détection des menaces réseau vérifie les paquets réseau sujets à des activités

caractéristiques d'attaques réseau.

Si aucune attaque réseau n'est détectée, Kaspersky Security autorise le transfert du paquet réseau sur la

machine virtuelle.

Si une activité caractéristique d'une attaque réseau est détectée, Kaspersky Security effectue l'action

définie dans les paramètres du profil de protection attribué à cette machine virtuelle (cf. section "A propos

de la stratégie de Kaspersky Security et des profils de protection" à la page 24). Par exemple, Kaspersky

Security bloque ou ignore les paquets réseau dont l'adresse IP est à l'origine d'une attaque réseau.

23

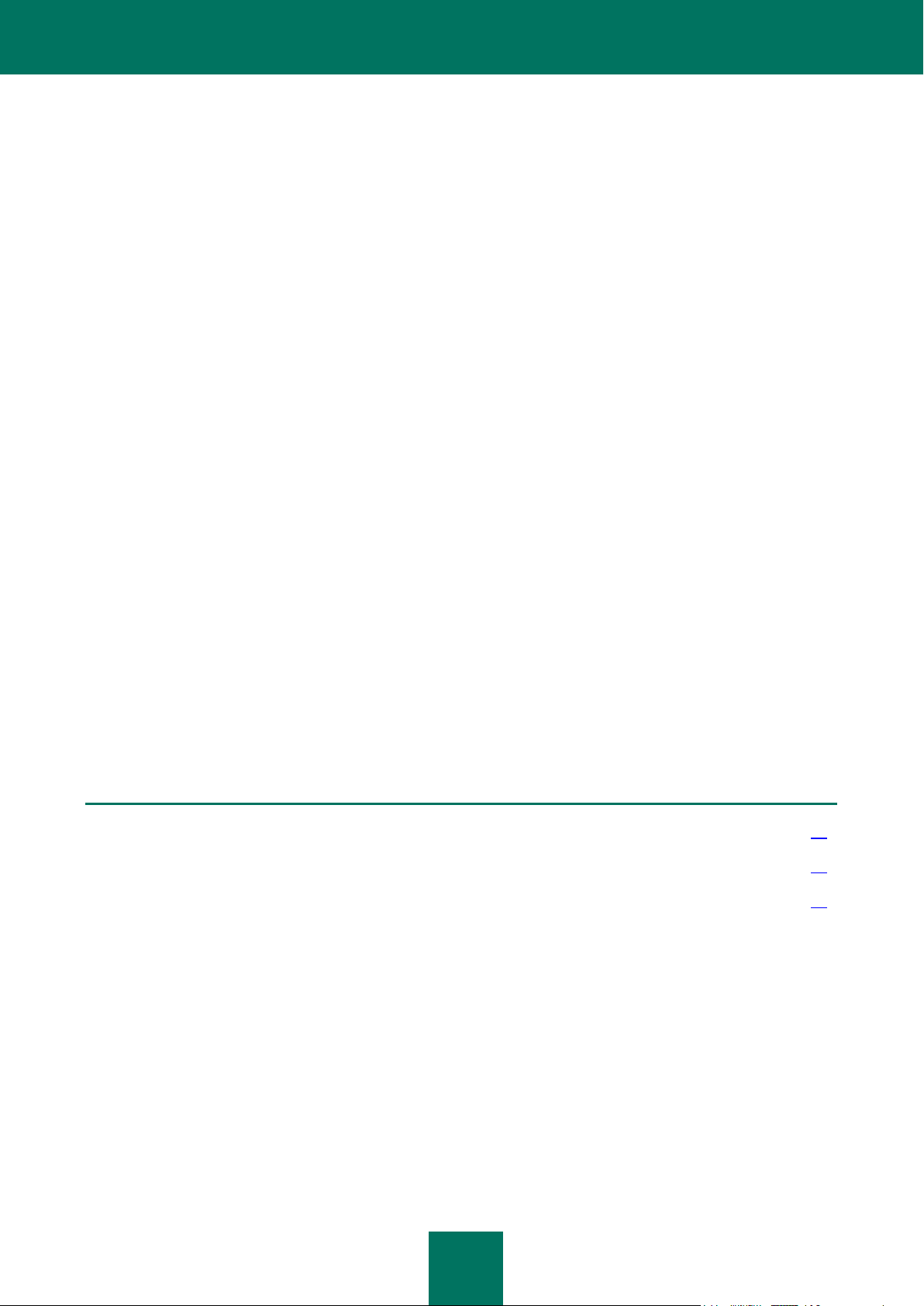

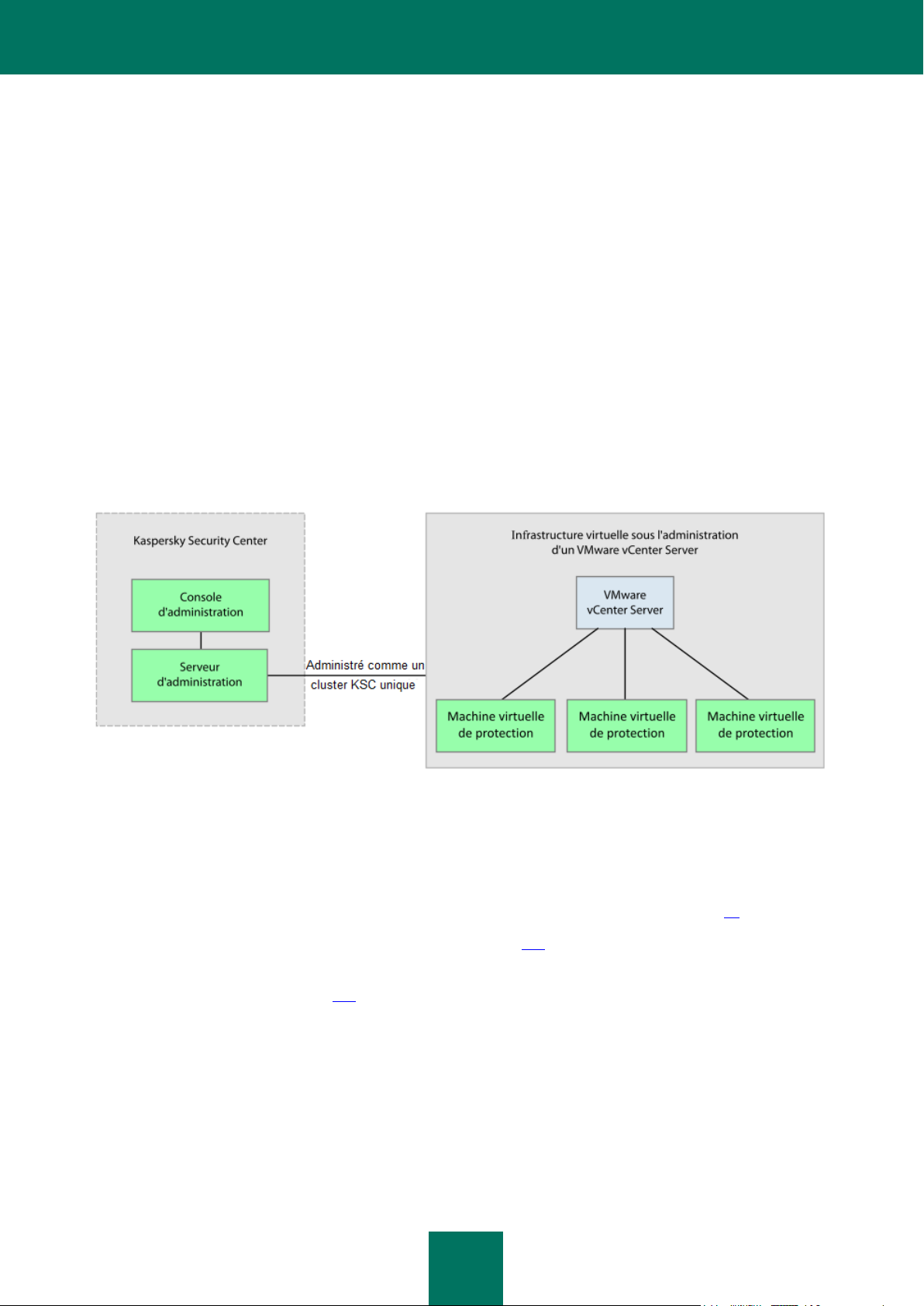

CONCEPT DE L'ADMINISTRATION DE L'APPLICATION VIA KASPERSKY SECURITY CENTER

L'administration de Kaspersky Security for Virtualization 2.0 s'opère via le système d'administration centralisée à

distance Kaspersky Security Center pour les applications de Kaspersky Lab. La machine virtuelle de protection est

l'équivalent du poste client Kaspersky Security Center pour l'application Kaspersky Security for Virtualization 2.0. La

synchronisation automatique des données entre les machines virtuelles de protection et le Serveur d'administration de

Kaspersky Security Center se déroule de la même manière que la synchronisation des données entre les postes client et

le Serveur d'administration (cf. documentation du Kaspersky Security Center).

Les machines virtuelles de protection installées sur les hôtes VMware ESXi sous une plateforme VMware vCenter

Server et les machines virtuelles qu'ils protègent sont réunies dans Kaspersky Security Center en une grappe KSC

(grappe Kaspersky Security Center) (cf. ill. ci-après). La grappe KSC reçoit le nom de la plateforme VMware vCenter

Server correspondante. Les objets d'administration VMware appartenant à cette plateforme VMware vCenter Server

forment l'infrastructure protégée de la grappe KSC.

Illustration 2. Grappe KSC

L'administration de l'application Kaspersky Security via Kaspersky Security Center s'opère à l'aide de stratégies et de

tâches.

La stratégie définit les paramètres de la protection des machines virtuelles, les paramètres d'analyse des

fichiers compactés (cf. section "Préparation de l'utilisation. Création d'une stratégie" à la page 58), les

paramètres de détection des attaques réseau et les paramètres des sauvegardes sur les machines virtuelles de

protection (cf. section "À propos de la sauvegarde" à la page 119).

Les tâches d'analyse déterminent les paramètres d'analyse des machines virtuelles (cf. section "Analyse des

machines virtuelles" à la page 102).

Vous pouvez consulter les informations détaillées sur les stratégies et les tâches dans la documentation du Kaspersky

Security Center.

M A N UE L D E L ' A D M I N I S T R A T E U R

24

DANS CETTE SECTION

A propos de la stratégie de Kaspersky Security et des profils de protection ................................................................ 24

A propos des tâches de Kaspersky Security .............................................................................................................. 25

A PROPOS DE LA STRATEGIE DE KASPERSKY SECURITY

ET DES PROFILS DE PROTECTION

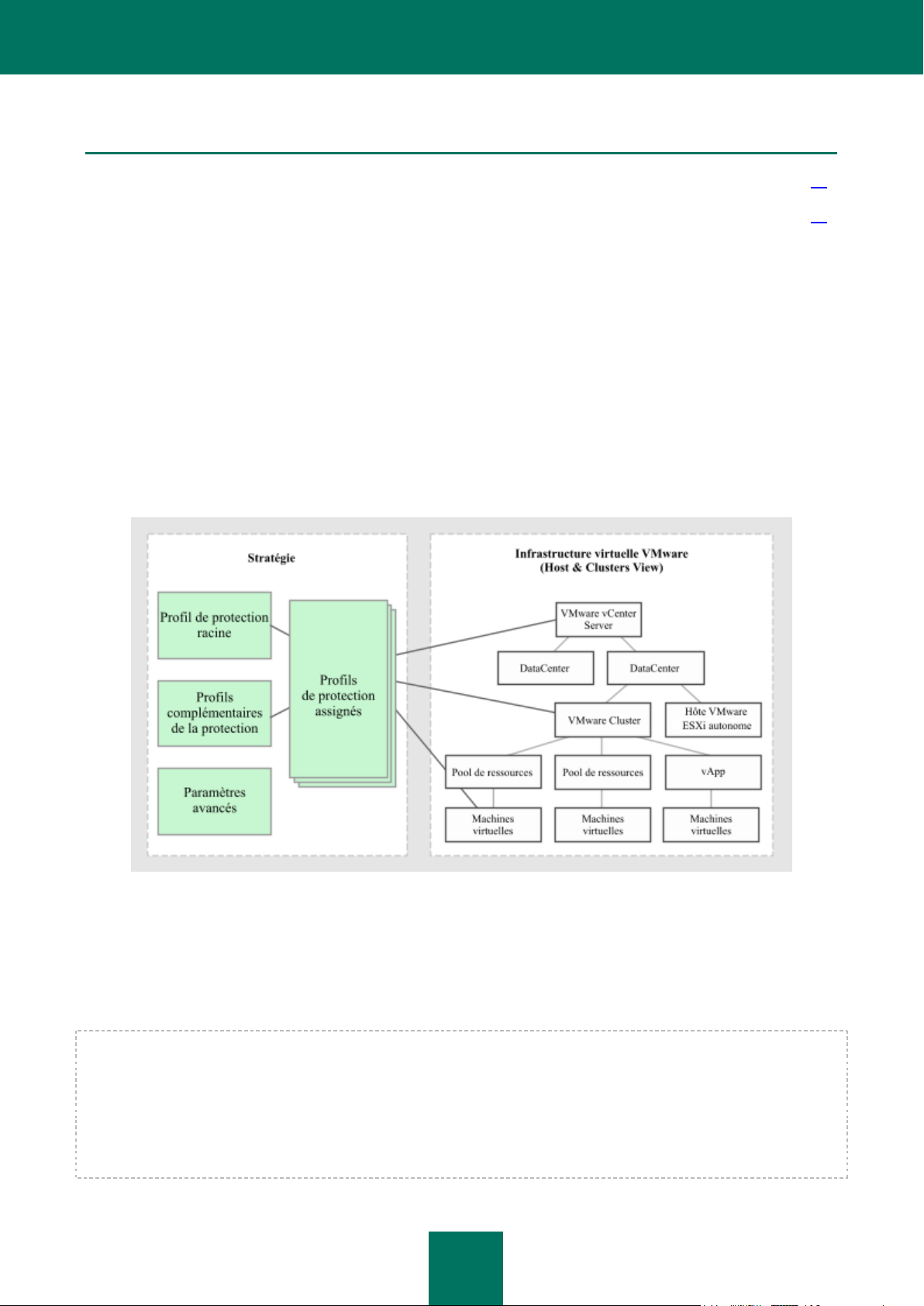

Dans le cas de Kaspersky Security, la stratégie s'applique à la grappe KSC. Par conséquent, la stratégie s'applique à

toutes les machines virtuelles de protection qui appartiennent à la grappe KSC et définit les paramètres de protection de

toutes les machines virtuelles figurant dans l'infrastructure protégée de la grappe KSC.

Les paramètres de protection des machines virtuelles dans la stratégie sont définis par le profil de protection (cf. ill.

ci-après). Une stratégie peut contenir plusieurs profils de protection. Un profil de protection est attribué aux objets

d'administration de VMware appartenant à l'infrastructure protégée de la grappe KSC. Un objet d'administration VMware

ne peut se voir attribuer qu'un seul profil de protection.

Illustration 3. Profils de protection

Kaspersky Security protège la machine virtuelle selon les paramètres définis dans le profil de protection qui lui a été

attribué.

Les profils de protection permettent de configurer en souplesse différents paramètres de protection pour diverses

machines virtuelles.

Kaspersky Security Center permet de définir une hiérarchie complexe de groupes d'administration et de stratégies (pour

en savoir plus, consultez la documentation du Kaspersky Security Center). Dans l'application Kaspersky Security,

chaque stratégie utilise un ensemble de paramètres pour se connecter au serveur VMware vCenter Server. Si vous

utilisez la hiérarchie complexe des groupes d'administration et des stratégies, la stratégie du niveau inférieure hérite les

paramètres incorrects de connexion à VMware vCenter Server, ce qui peut amener à une erreur de connexion. C'est

pourquoi, pendant la configuration des paramètres de Kaspersky Security, il est conseillé de ne pas créer une hiérarchie

complexe de groupes d'administration et de stratégies. Il est préférable de créer une stratégie distincte pour chaque

grappe KSC.

C O N C E P T D E L ' A D M I N I S T R A T I O N D E L ' A P P L I C A T IO N V I A K A S P E R S K Y S E C U R I T Y C E N T E R

25

DANS CETTE SECTION

Héritage des profils de protection .............................................................................................................................. 25

A propos du profil de protection racine ...................................................................................................................... 25

HERITAGE DES PROFILS DE PROTECTION

Kaspersky Security applique l'héritage des profils de protection selon la hiérarchie des objets d'administration de

VMware.

Le profil de protection attribué à un objet d'administration de VMware est transmis à tous les objets enfants, y compris

les machines virtuelles si l'objet enfant/la machine virtuelle ne possède pas son propre profil de protection (cf. section

"Attribution d'un profil de protection à une machine virtuelle" à la page 101) ou si l'objet enfant/la machine virtuelle ne

sont pas exclus de la protection (cf. section "Désactivation de la protection sur la machine virtuelle" à la page 95). Ainsi,

vous pouvez attribuer son propre profil de protection à une machine virtuelle ou créer pour celle-ci un profil hérité de

l'objet parent.

L'objet d'administration de VMware peut être exclu de la protection. Si vous avez exclu un objet d'administration de

VMware de la protection, alors tous les objets enfants, y compris les machines virtuelles, sont également exclus de la