Page 1

Kaspersky Security für Virtualisierung 1.1

Administratorhandbuch

PROGRAMMVERSION: 1.1 CRITICAL FIX 1

Page 2

2

Sehr geehrter Benutzer!

Vielen Dank, dass Sie unser Produkt ausgewählt haben. Wir hoffen, dass Ihnen diese Dokumentation hilft und die

meisten Fragen damit beantwortet werden können.

Achtung! Wichtiger Hinweis: Die Rechte an diesem Dokument liegen bei Kaspersky Lab und sind durch die

Urhebergesetze der Russischen Föderation und durch internationale Abkommen geschützt. Bei illegalem Vervielfältigen

und Weiterverbreiten des Dokuments oder einzelner Teile daraus kann der Beschuldigte nach geltendem Recht

zivilrechtlich, verwaltungsrechtlich und strafrechtlich zur Verantwortung gezogen werden.

Das Vervielfältigen, Weiterverbreiten und Übersetzen der Unterlagen ist nur nach vorheriger schriftlicher Genehmigung

von Kaspersky Lab zulässig.

Das Dokument und dazu gehörende Grafiken dürfen nur zu informativen, nicht gewerblichen oder persönlichen Zwecken

gebraucht werden.

Kaspersky Lab behält sich das Recht vor, dieses Dokument ohne vorherige Benachrichtigung zu ändern. Die neueste

Version des Dokuments finden Sie auf der Homepage von Kaspersky Lab unter der Adresse

http://www.kaspersky.com/de/docs.

Für den Inhalt, die Qualität, Aktualität und Richtigkeit der im Dokument verwendeten Unterlagen, deren Rechte anderen

Rechteinhabern gehören, sowie für den möglichen Schaden durch die Nutzung dieser Unterlagen, lehnt Kaspersky Lab

ZAO die Haftung ab.

Redaktionsdatum: 03.07.2012

© 2012 Kaspersky Lab ZAO. Alle Rechte vorbehalten.

http://www.kaspersky.de

http://support.kaspersky.de

Page 3

3

INHALT

ÜBER DIESES HANDBUCH ..........................................................................................................................................7

In diesem Dokument .................................................................................................................................................7

Formatierung mit besonderer Bedeutung .................................................................................................................9

INFORMATIONSQUELLEN ZUM PROGRAMM ..........................................................................................................11

Informationsquellen zur selbständigen Recherche .................................................................................................11

Diskussion über die Programme von Kaspersky Lab im Webforum .......................................................................12

Kontaktaufnahme mit der Vertriebsabteilung ..........................................................................................................12

Per E-Mail Kontakt mit der Abteilung für Handbücher und Hilfesysteme aufnehmen .............................................12

KASPERSKY SECURITY FÜR VIRTUALISIERUNG 1.1 .............................................................................................13

Lieferumfang ...........................................................................................................................................................14

Hard- und Softwarevoraussetzungen .....................................................................................................................14

ARCHITEKTUR ............................................................................................................................................................16

Zusammensetzung des Images der virtuellen Maschine für Kaspersky Security ...................................................17

Integration von Kaspersky Security mit einer virtuellen VMware-Infrastruktur ........................................................17

KONZEPT FÜR DIE PROGRAMMVERWALTUNG ÜBER KASPERSKY SECURITY CENTER .................................19

Über die Richtlinie für Kaspersky Security und über Schutzprofile .........................................................................20

Vererbung von Schutzprofilen ...........................................................................................................................21

Über das Stamm-Schutzprofil ...........................................................................................................................21

Über die Aufgaben von Kaspersky Security ...........................................................................................................21

PROGRAMM INSTALLIEREN UND DEINSTALLIEREN .............................................................................................23

Installation vorbereiten ............................................................................................................................................23

Anforderungen für die Zusammensetzung der Komponenten von Kaspersky Security Center und der

virtuellen VMware-Infrastruktur .........................................................................................................................23

Benutzerkonten für VMware vCenter Server.....................................................................................................24

Management-Plug-in für Kaspersky Security installieren ..................................................................................25

Upgrade einer Vorgängerversion des Programms..................................................................................................25

Vorgehen zur Konvertierung von Richtlinien und Aufgaben ...................................................................................26

Schritt 1. Programm auswählen ........................................................................................................................26

Schritt 2. Richtlinien für das Konvertieren auswählen .......................................................................................27

Schritt 3. Aufgaben für das Konvertieren auswählen ........................................................................................27

Schritt 4. Konvertieren von Richtlinien und Aufgaben abschließen ...................................................................27

Vorgehen bei der Programminstallation..................................................................................................................27

Schritt 1. Aktion auswählen ...............................................................................................................................28

Schritt 2. Verbindung zu VMware vCenter Server .............................................................................................28

Schritt 3. Datei für das SVM-Image auswählen.................................................................................................28

Schritt 4. Lizenzvereinbarungen anzeigen ........................................................................................................28

Schritt 5. VMware ESXi-Hosts auswählen ........................................................................................................29

Schritt 6. Variante für die Kapazitätszuweisung auswählen ..............................................................................29

Schritt 7. Datenspeicher auswählen ..................................................................................................................29

Schritt 8. Kompatibilität der virtuellen Netzwerke anpassen..............................................................................30

Schritt 9. Netzwerkeinstellungen angeben ........................................................................................................30

Schritt 10. Netzwerkeinstellungen manuell angeben ........................................................................................30

Schritt 11. Kennwörter für Benutzerkonten auf den SVMs ändern ....................................................................31

Schritt 12. SVMs in VMware vShield Manager registrieren ...............................................................................31

Page 4

A D M I N I S T R A T O R H A N D B U C H

4

Schritt 13. Anmeldung am Benutzerkonto für VMware vCenter Server ............................................................31

Schritt 14. Verteilung der SVMs starten ................................................................ ............................................32

Schritt 15. Verteilung der SVMs ........................................................................................................................32

Schritt 16. Abschluss der Programminstallation ................................................................................................ 32

Kaspersky Security Center nach der Programminstallation ändern ........................................................................32

Konfiguration der SVMs ändern ..............................................................................................................................32

Schritt 1. Aktion auswählen ...............................................................................................................................33

Schritt 2. Verbindung zu VMware vCenter Server .............................................................................................33

Schritt 3. SVMs auswählen ...............................................................................................................................34

Schritt 4. Kennwort für das Benutzerkonto klconfig eingeben ...........................................................................34

Schritt 5. Einstellungen für eine Verbindung der SVMs zu VMware vCenter Server ändern.............................34

Schritt 6. Kennwort für das Benutzerkonto klconfig ändern...............................................................................35

Schritt 7. Konfigurationsänderung für die SVMs starten....................................................................................35

Schritt 8. Konfiguration der SVMs ändern .........................................................................................................35

Schritt 9. Konfigurationsänderung für die SVMs abschließen ...........................................................................35

Vorbereitungen .......................................................................................................................................................35

Schritt 1. Eingabe des Namens der Richtlinie ...................................................................................................36

Schritt 2. Programm auswählen ........................................................................................................................36

Schritt 3. Stamm-Schutzprofil anpassen ...........................................................................................................37

Schritt 4. Erweiterte Einstellungen anpassen ....................................................................................................40

Schritt 5. Erstellen einer Richtlinie abschließen ................................................................................................41

Programm deinstallieren .........................................................................................................................................41

Vorgehen bei der Deinstallation des Programms....................................................................................................41

Schritt 1. Aktion auswählen ...............................................................................................................................42

Schritt 2. Verbindung zu VMware vCenter Server .............................................................................................42

Schritt 3. VMware ESXi-Hosts auswählen ........................................................................................................43

Schritt 4. Registrierung der SVMs in VMware vShield Manager aufheben .......................................................43

Schritt 5. Löschen bestätigen ............................................................................................................................43

Schritt 6. SVMs entfernen .................................................................................................................................43

Schritt 7. Entfernen des Programms abschließen .............................................................................................44

LIZENZIERUNG DES PROGRAMMS ..........................................................................................................................45

Über den Lizenzvertrag ..........................................................................................................................................45

Über die Lizenz .......................................................................................................................................................45

Über die Schlüsseldatei ..........................................................................................................................................46

Programm aktivieren...............................................................................................................................................47

Lizenz verlängern ...................................................................................................................................................47

Aufgabe zum Hinzufügen eines Schlüssels erstellen .............................................................................................48

Schritt 1. Namen für die Aufgabe zum Hinzufügen eines Schlüssels angeben .................................................48

Schritt 2. Aufgabentyp auswählen .....................................................................................................................48

Schritt 3. Schlüsseldatei auswählen ..................................................................................................................49

Schritt 4. Startmodus für die Aufgabe zum Hinzufügen eines Schlüssels auswählen .......................................49

Schritt 5. Erstellen der Aufgabe zum Hinzufügen eines Schlüssels abschließen ..............................................50

Aufgabe zum Hinzufügen eines Schlüssels starten ................................................................................................50

Informationen über hinzugefügte Schlüssel anzeigen ............................................................................................50

Anzeige von Informationen über einen Schlüssel im Ordner Schlüssel ............................................................51

Anzeige von Informationen über einen Schlüssel in den Programmeigenschaften...........................................52

Anzeige von Informationen über einen Schlüssel in den Eigenschaften der Aufgabe zum Hinzufügen

eines Schlüssels ...............................................................................................................................................53

Page 5

I N H A L T

5

Anzeige eines Berichts über die Verwendung von Schlüsseln..........................................................................54

PROGRAMM STARTEN UND BEENDEN ...................................................................................................................56

SCHUTZ-CENTER .......................................................................................................................................................57

SCHUTZ VON VIRTUELLEN MASCHINEN ................................................................................................................58

Über den Schutz von virtuellen Maschinen .............................................................................................................58

Einstellungen für die Untersuchung von Packprogrammen ändern ........................................................................59

Geschützte Infrastruktur eines KSC-Clusters anzeigen .......................................................................................... 60

Schutz auf einer virtuellen Maschine deaktivieren ..................................................................................................61

Arbeit mit Schutzprofilen .........................................................................................................................................62

Schutzprofil erstellen .........................................................................................................................................62

Einstellungen eines Schutzprofils ändern .........................................................................................................66

Schutzprofil an eine virtuelle Maschine zuweisen .............................................................................................67

Schutzprofil löschen ..........................................................................................................................................69

VIRTUELLE MASCHINEN UNTERSUCHEN ...............................................................................................................70

Über die Untersuchung von virtuellen Maschinen...................................................................................................70

Aufgabe zur vollständigen Untersuchung erstellen .................................................................................................71

Schritt 1. Namen für die Aufgabe zur vollständigen Untersuchung angeben ....................................................71

Schritt 2. Aufgabentyp auswählen .....................................................................................................................72

Schritt 3. Untersuchungseinstellungen anpassen .............................................................................................72

Schritt 4. Untersuchungsbereich festlegen........................................................................................................75

Schritt 5. Startmodus für die Aufgabe zur vollständigen Untersuchung auswählen ..........................................75

Schritt 6. Erstellen der Aufgabe zur vollständigen Untersuchung abschließen .................................................76

Aufgabe zur benutzerdefinierten Untersuchung erstellen .......................................................................................76

Schritt 1. Namen für die Aufgabe zur benutzerdefinierten Untersuchung angeben ..........................................77

Schritt 2. Aufgabentyp auswählen .....................................................................................................................77

Schritt 3. Verbindung zu VMware vCenter Server .............................................................................................77

Schritt 4. Gültigkeitsbereich auswählen ............................................................................................................77

Schritt 5. Untersuchungseinstellungen anpassen .............................................................................................78

Schritt 6. Untersuchungsbereich festlegen........................................................................................................81

Schritt 7. Startmodus für die Aufgabe zur benutzerdefinierten Untersuchung auswählen ................................81

Schritt 8. Erstellen der Aufgabe zur benutzerdefinierten Untersuchung abschließen .......................................82

Aufgabe zur vollständigen Untersuchung und Aufgabe zur benutzerdefinierten Untersuchung starten

und abbrechen ........................................................................................................................................................82

UPDATE DER ANTIVIREN-DATENBANKEN ..............................................................................................................83

Über das Update der Antiviren-Datenbanken ................................................................................................ ......... 83

Automatischer Download von Updates für die Antiviren-Datenbanken...................................................................83

Aufgabe zur Update-Verteilung erstellen ................................................................................................................84

Schritt 1. Namen für die Aufgabe zur Update-Verteilung angeben ...................................................................84

Schritt 2. Aufgabentyp auswählen .....................................................................................................................84

Schritt 3. Startmodus für die Aufgabe zur Update-Verteilung auswählen..........................................................85

Schritt 4. Erstellen der Aufgabe zur Update-Verteilung abschließen ................................................................85

Rollback des letzten Updates der Antiviren-Datenbanken ................................................................ ......................85

Aufgabe zum Update-Rollback erstellen .................................................................................................................86

Schritt 1. Namen für die Aufgabe zum Update-Rollback angeben ....................................................................86

Schritt 2. Aufgabentyp auswählen .....................................................................................................................86

Schritt 3. Startmodus für die Aufgabe zum Update-Rollback auswählen ..........................................................87

Schritt 4. Erstellen der Aufgabe zum Update-Rollback abschließen .................................................................87

Page 6

A D M I N I S T R A T O R H A N D B U C H

6

Aufgabe zum Update-Rollback starten ...................................................................................................................87

BACKUP ......................................................................................................................................................................88

Über das Backup ....................................................................................................................................................88

Backup-Einstellungen anpassen.............................................................................................................................89

Verwendung der Sicherungskopien von Dateien ....................................................................................................89

Anzeige einer Liste der Sicherungskopien für Dateien .....................................................................................90

Dateien aus dem Backup auf der Festplatte speichern .....................................................................................90

Sicherungskopien von Dateien löschen ................................................................ ............................................91

BERICHTE UND BENACHRICHTIGUNGEN ...............................................................................................................92

Über Ereignisse und Benachrichtigungen ...............................................................................................................92

Berichtstypen ..........................................................................................................................................................92

Bericht über die Versionen der Kaspersky-Lab-Programme .............................................................................93

Bericht über die Softwareverteilung ..................................................................................................................94

Bericht über die am häufigsten infizierten Computer ........................................................................................95

Bericht über Viren .............................................................................................................................................96

Bericht über Fehler ...........................................................................................................................................97

Bericht über die verwendeten Datenbanken .....................................................................................................98

Berichte anzeigen ...................................................................................................................................................99

Benachrichtigungseinstellungen anpassen .............................................................................................................99

BEHEBEN VON FEHLERN IN DER REGISTRIERUNG VON SVMS ........................................................................101

Über mögliche Fehler in der Registrierung der SVMs in VMware vShield Manager .............................................101

Vorgehen zum Beheben von Fehlern in der Registrierung der SVMs in VMware vShield Manager .....................101

Schritt 1. Aktion auswählen .............................................................................................................................102

Schritt 2. Verbindung zu VMware vCenter Server ...........................................................................................102

Schritt 3. Verbindung zu VMware vShield Manager ................................ ........................................................103

Schritt 4. Zu beseitigende Fehler auswählen ..................................................................................................103

Schritt 5. Aktionen bestätigen .........................................................................................................................104

Schritt 6. Fehler beheben ................................................................................................................................104

Schritt 7. Fehlerbehebung abschließen...........................................................................................................104

KONTAKTAUFNAHME MIT DEM TECHNISCHEN SUPPORT .................................................................................105

Wie Sie technischen Kundendienst erhalten ........................................................................................................105

Technischer Support am Telefon ..........................................................................................................................105

Technischen Support erhalten über das Personal Cabinet ...................................................................................106

Sammeln von Informationen für den Technischen Support ..................................................................................107

Protokolldatei verwenden .....................................................................................................................................107

GLOSSAR ................................................................ ..................................................................................................108

KASPERSKY LAB ZAO .............................................................................................................................................109

INFORMATIONEN ÜBER DEN CODE VON DRITTHERSTELLERN ........................................................................110

MARKENINFORMATIONEN ......................................................................................................................................111

SACHREGISTER .......................................................................................................................................................112

Page 7

7

ÜBER DIESES HANDBUCH

IN DIESEM ABSCHNITT

In diesem Dokument ......................................................................................................................................................... 7

Formatierung mit besonderer Bedeutung .......................................................................................................................... 9

Dieses Dokument enthält das Administratorhandbuch für Kaspersky Security für Virtualisierung 1.1 (im Weiteren

"Kaspersky Security").

Dieses Handbuch wendet sich an Fachleute, die für die Installation und Verwaltung von Kaspersky Security sowie für die

Unterstützung von Unternehmen, die Kaspersky Security nutzen, verantwortlich sind. Dieses Handbuch wendet sich an

Fachleute, die über Erfahrungen im Umfang mit einer virtuellen Infrastruktur auf Basis von VMware™ vSphere™ und des

zentralisierten Fernverwaltungssystems für Kaspersky-Lab-Programme Kaspersky Security Center verfügen.

Das Handbuch dient folgenden Zwecken:

Beschreibung der Funktionsprinzipien von Kaspersky Security, Systemvoraussetzungen, typische

Bereitstellungsdiagramme, Besonderheiten bei der Integration mit anderen Anwendungen.

Hilfe bei der Planung für die Verteilung von Kaspersky Security in einem Unternehmensnetzwerk.

Beschreibung der Vorbereitungen für die Installation von Kaspersky Security, der Installation und der

Programmaktivierung.

Beschreibung der Verwendung von Kaspersky Security.

Es soll auf zusätzliche Informationsquellen zum Programm und auf Möglichkeiten des technischen Supports

hinweisen.

IN DIESEM DOKUMENT

Dieses Handbuch enthält folgende Abschnitte:

Informationsquellen zum Programm (s. S. 11)

Dieser Abschnitt beschreibt Informationsquellen zum Programm und verweist auf Webseiten, die zur Diskussion über

das Programm dienen.

Kaspersky Security für Virtualisierung 1.1 (s. S. 13)

Dieser Abschnitt informiert über den Zweck, die wichtigsten Funktionen und die Komponenten des Programms.

Architektur (s. S. 16)

Dieser Abschnitt beschreibt die Programmkomponenten und deren Interaktionslogik. Außerdem wird über die Integration

des Programms in das System Kaspersky Security Center und in eine virtuelle VMware-Infrastruktur informiert.

Konzept für die Programmverwaltung über Kaspersky Security Center (s. S. 19)

Dieser Abschnitt beschreibt die Konzeption der Programmverwaltung über Kaspersky Security Center.

Page 8

A D M I N I S T R A T O R H A N D B U C H

8

Programm installieren und löschen (s. S. 23)

Dieser Abschnitt beschreibt die Installation und Deinstallation des Programms in einer virtuellen VMware-Infrastruktur.

Programmlizenzierung (s. S. 45)

Dieser Abschnitt erklärt die Grundbegriffe, die mit der Programmaktivierung zusammenhängen. Hier werden

Lizenzvertrag, Lizenztypen, Methoden zur Programmaktivierung und Verlängerung der Lizenzgültigkeit erläutert.

Programm starten und beenden (s. S. 56)

Dieser Abschnitt informiert darüber, wie das Programm gestartet und beendet wird.

Schutz-Center (s. S. 57)

Dieser Abschnitt informiert darüber, wie der Schutzstatus für virtuelle Maschinen und das Vorhandensein von Problemen

im Schutz überprüft werden.

Schutz für virtuelle Maschinen (s. S. 58)

Dieser Abschnitt beschreibt, wie das Programm Kaspersky Security virtuelle Maschinen auf VMware ESXi-Hosts, die von

einem VMware ESXi Hypervisor gesteuert werden, vor Viren und anderen bedrohlichen Programmen schützt. Außerdem

werden die Einstellungen für den Schutz von virtuellen Maschinen erklärt.

Untersuchung von virtuellen Maschinen (s. S. 70)

Dieser Abschnitt beschreibt die Aufgabe, mit der das Programm Kaspersky Security die Dateien von virtuellen

Maschinen auf VMware ESXi-Hosts untersucht, die von einem VMware ESXi Hypervisor gesteuert werden. Außerdem

werden die Einstellungen der Untersuchungsaufgabe erklärt.

Update der Antiviren-Datenbanken (s. S. 83)

Dieser Abschnitt beschreibt das Update der Antiviren-Datenbanken (im Folgenden "Update") und erklärt die

Einstellungen für das Update.

Backup (s. S. 88)

Dieser Abschnitt informiert über das Backup und über die Verwendung des Backups.

Berichte und Meldungen (s. S. 92)

Dieser Abschnitt beschreibt, wie Sie Informationen über die Arbeit von Kaspersky Security erhalten können.

Beheben von Fehlern in der Registrierung von SVMs (s. S. 101)

Dieser Abschnitt beschreibt mögliche Fehler in der Registrierung von SVMs in VMware vShield™ Manager und

entsprechende Lösungsmöglichkeiten.

Kontaktaufnahme mit dem Technischen Support (s. S. 105)

Dieser Abschnitt beschreibt, wie Sie technische Unterstützung erhalten können, und nennt die Voraussetzungen, die

dafür erfüllt sein müssen.

Glossar (s. S. 108)

Dieser Abschnitt enthält eine Liste von Begriffen, die in diesem Dokument vorkommen, sowie deren Definition.

Page 9

Ü B E R D I E S E S H A N D B U C H

9

TEXTBEISP IEL

BESCHRE IBUNG DER FORMAT IERUNG

Beachten Sie, dass ...

Warnungen sind rot hervorgehoben und eingerahmt.

Warnungen informieren darüber, dass unerwünschte Aktionen möglich sind, die

zu Datenverlust und zu Fehlfunktionen der Hardware und des Betriebssystems

führen können.

Es wird empfohlen,...

Hinweise sind eingerahmt.

Hinweise können nützliche Tipps, Empfehlungen und spezielle Einstellungswerte

enthalten oder sich auf wichtige Sonderfälle bei der Arbeit mit dem Programm

beziehen.

Beispiel:

...

Beispiele befinden sich in gelb unterlegten Blöcken und sind mit "Beispiel"

überschrieben.

Kaspersky Lab ZAO (s. S. 109)

Dieser Abschnitt enthält Informationen über ZAO Kaspersky Lab.

Informationen über den Code von Drittherstellern (s. S. 110)

Dieser Abschnitt informiert über den Code von Drittherstellern.

Markeninformationen (s. S. 111)

Dieser Abschnitt informiert über die Markenzeichen, die in diesem Dokument verwendet werden.

Sachregister

Dieser Abschnitt ermöglicht das schnelle Auffinden bestimmter Angaben in diesem Dokument.

FORMATIERUNG MIT BESONDERER BEDEUTUNG

Das Dokument enthält Textelemente (Warnungen, Tipps, Beispiele), die besondere Beachtung verdienen.

Zur Hervorhebung solcher Elemente werden spezielle Formatierungen verwendet. Ihre Bedeutung wird mit Beispielen in

folgender Tabelle erläutert.

Tabelle 1. Formatierung mit besonderer Bedeutung

Page 10

A D M I N I S T R A T O R H A N D B U C H

10

TEXTBEISP IEL

BESCHRE IBUNG DER FORMAT IERUNG

Das Update ist...

Das Ereignis Die Datenbanken sind

veraltet tritt ein.

Folgende Textelemente sind kursiv geschrieben.

neue Begriffe

Namen von Statusvarianten und Programmereignissen

Drücken Sie die Taste ENTER.

Drücken Sie die Tastenkombination

ALT+F4.

Bezeichnungen von Tasten sind halbfett und in Großbuchstaben geschrieben.

Tastenbezeichnungen, die durch ein Pluszeichen verbunden sind, bedeuten eine

Tastenkombination. Die genannten Tasten müssen gleichzeitig gedrückt werden.

Klicken Sie auf Aktivieren.

Die Namen von Elementen der Programmoberfläche sind halbfett geschrieben

(z.B. Eingabefelder, Menüpunkte, Schaltflächen).

Gehen Sie folgendermaßen vor,

um den Aufgabenzeitplan

anzupassen:

Der erste Satz einer Anleitung ist kursiv geschrieben und wird durch einen Pfeil

markiert.

Geben Sie in der Befehlszeile den

Text help ein.

Es erscheint folgende Meldung:

Geben Sie das Datum im Format

TT:MM:JJ an.

Folgende Textarten werden durch eine spezielle Schriftart hervorgehoben:

Text einer Befehlszeile

Text von Nachrichten, die das Programm auf dem Bildschirm anzeigt.

Daten, die vom Benutzer eingegeben werden müssen.

<Benutzername>

Variable stehen in eckigen Klammern. Eine Variable muss durch einen

entsprechenden Wert ersetzt werden. Dabei fallen die eckigen Klammern weg.

Page 11

11

INFORMATIONSQUELLEN ZUM PROGRAMM

IN DIESEM ABSCHNITT

Informationsquellen zur selbständigen Recherche .......................................................................................................... 11

Diskussion über die Programme von Kaspersky Lab im Webforum ................................................................................ 12

Kontaktaufnahme mit der Vertriebsabteilung .................................................................................................................. 12

Per E-Mail Kontakt mit der Abteilung für Handbücher und Hilfesysteme aufnehmen ...................................................... 12

Dieser Abschnitt beschreibt Informationsquellen zum Programm und verweist auf Webseiten, die zur Diskussion über

das Programm dienen.

Sie können abhängig von der Dringlichkeit und Bedeutung Ihrer Frage eine passende Quelle wählen.

INFORMATIONSQUELLEN ZUR SELBSTÄNDIGEN RECHERCHE

Sie können folgende Quellen verwenden, um nach Informationen zum Programm zu suchen:

Seite auf der Webseite von Kaspersky Lab

Seite auf der Webseite des Technischen Supports (Wissensdatenbank)

elektronisches Hilfesystem

Dokumentation

Wenn Sie keine Lösung für Ihr Problem finden können, wenden Sie sich an den Technischen Support von Kaspersky

Lab (s. Abschnitt "Technischer Support per Telefon" s. S. 105).

Um die Informationsquellen auf der Kaspersky-Lab-Webseite zu nutzen, ist eine Internetverbindung erforderlich.

Seite auf der Webseite von Kaspersky Lab

Die Kaspersky-Lab-Webseite bietet für jedes Programm eine spezielle Seite.

Auf der Seite (http://www.kaspersky.de/security-virtualization) finden Sie allgemeine Informationen über das Programm,

seine Funktionen und Besonderheiten.

Auf der Seite http://www.kaspersky.de befindet sich ein Link zum Online-Shop. Dort können Sie ein Programm kaufen

oder die Nutzungsrechte für das Programm verlängern.

Seite auf der Webseite des Technischen Supports (Wissensdatenbank)

Die Wissensdatenbank auf der Webseite des Technischen Supports (http://support.kaspersky.com/de/desktop) enthält

Tipps zur Arbeit mit Kaspersky-Lab-Programmen. Die Wissensdatenbank bietet Hilfeartikel, die nach Themen

angeordnet sind.

Page 12

A D M I N I S T R A T O R H A N D B U C H

12

Auf der Seite des Programms finden Sie in der Wissensdatenbank (http://support.kaspersky.com/de/ksv) nützliche

Informationen, Tipps und Antworten auf häufige Fragen. Dabei werden Fragen wie Kauf, Installation und Verwendung

des Programms behandelt.

Neben Fragen zu Kaspersky Security können die Artikel auch andere Kaspersky-Lab-Programme betreffen und

Neuigkeiten über den Technischen Support enthalten.

Elektronisches Hilfesystem

Das elektronische Hilfesystem des Programms bietet eine Kontexthilfe. Die Kontexthilfe bietet Informationen über

die einzelnen Fenster des Management-Plug-ins für Kaspersky Security (Liste und Beschreibung der Einstellungen).

Dokumentation

Im Lieferpaket enthalten sind Dokumente, mit deren Hilfe Sie das Programm auf den Computern Ihres

Unternehmensnetzwerks einrichten und aktivieren sowie alle Betriebsparameter anpassen können. Darüber hinaus

bieten sie Informationen zu den grundlegenden Funktionen des Programms.

DISKUSSION ÜBER DIE PROGRAMME VON KASPERSKY LAB IM WEBFORUM

Wenn Ihre Frage keine dringende Antwort erfordert, können Sie sie mit den Spezialisten von Kaspersky Lab und mit

anderen Anwendern in unserem Forum (http://forum.kaspersky.com) diskutieren.

Im Forum können Sie bereits veröffentlichte Themen nachlesen, eigene Beiträge schreiben und neue Themen zur

Diskussion stellen.

KONTAKTAUFNAHME MIT DER VERTRIEBSABTEILUNG

Bei Fragen zur Auswahl oder zum Kauf des Programms sowie zur Verlängerung der Nutzungsdauer stehen Ihnen die

Mitarbeiter der Vertriebsabteilung zur Verfügung:

Über ein Kontaktformular (http://www.kaspersky.de/kontakt).

Über Partner von Kaspersky Lab http://www.kaspersky.com/de/partner.

Die Beratung kann auf Deutsch oder Englisch oder erfolgen.

PER E-MAIL KONTAKT MIT DER ABTEILUNG FÜR HANDBÜCHER UND HILFESYSTEME AUFNEHMEN

Die Abteilung für Handbücher und Hilfesysteme ist unter der E-Mail-Adresse docfeedback@kaspersky.de zu

erreichen. Verwenden Sie folgenden Betreff: "Kaspersky Help Feedback: Kaspersky Security für Virtualisierung 1.1".

Page 13

13

KASPERSKY SECURITY FÜR VIRTUALISIERUNG 1.1

Kaspersky Security ist eine integrierte Lösung, die virtuelle Maschinen auf VMware ESXi-Hosts schützt, die von einem

VMware ESXi Hypervisor gesteuert werden. Der Schutz bezieht sich auf Viren und andere Schadprogramme, die die

Computersicherheit bedrohen (im Folgenden "Viren und andere bedrohliche Programme"). Das Programm wird mithilfe

der Technologie VMware vShield Endpoint™ in eine virtuelle Infrastruktur unter VMware ESXi Hypervisor integriert (im

Folgenden "virtuelle VMware-Infrastruktur"). Durch die Integration mithilfe von VMware vShield Endpoint können virtuelle

Maschinen geschützt werden, ohne zusätzliche Antiviren-Software auf den Gastbetriebssystemen zu installieren.

Kaspersky Security erlaubt den Schutz von virtuellen Maschinen mit Windows®-Gastbetriebssystemen, einschließlich

Server-Betriebssystemen (s. Abschnitt "Hard- und Softwarevoraussetzungen" auf S. 14).

Kaspersky Security schützt virtuelle Maschinen, wenn sie aktiviert sind (wenn sie online sind, d.h. nicht deaktiviert oder

angehalten), und wenn der VMware vShield Endpoint Thin Agent-Treiber auf ihnen installiert und aktiviert ist.

Kaspersky Security erlaubt es, den Schutz für virtuelle Maschinen auf einer beliebigen Hierarchieebene für VMwareVerwaltungsobjekte anzupassen: VMware vCenter™ Server, Datencenter, VMware-Cluster, VMware ESXi-Host, der

nicht zu einem VMware-Cluster gehört, Ressourcenpools, vApp-Objekte und virtuelle Maschinen. Das Programm

unterstützt den Schutz von virtuellen Maschinen während ihrer Migration im Rahmen eines DRS-Clusters für VMware.

Kaspersky Security bietet folgende Funktionen:

Schutz. Das Programm schützt das Dateisystem des Gastbetriebssystems einer virtuellen Maschine (im

Folgenden auch "Dateien der virtuellen Maschine"). Alle Dateien, die der Benutzer oder ein anderes Programm

auf einer virtuellen Maschine öffnet und schließt, werden vom Programm auf Viren und andere bedrohliche

Programme untersucht.

Wenn in einer Datei keine Viren oder andere bedrohlichen Programme gefunden wurden, erlaubt

Kaspersky Security den Zugriff auf diese Datei.

Wenn in einer Datei Viren oder andere bedrohliche Programme gefunden wurden, führt Kaspersky Security

die in den Einstellungen festgelegte Aktion aus, beispielsweise Löschen der Datei oder Sperren des

Zugriffs auf die Datei.

Untersuchung. Das Programm kann Dateien in einer virtuellen Maschine auf darin enthaltene Viren und

andere bedrohliche Programme untersuchen. Die Dateien einer virtuellen Maschine müssen regelmäßig unter

Verwendung neuer Antiviren-Datenbanken untersucht werden, um eine Ausbreitung schädlicher Objekte zu

verhindern. Sie können die Untersuchung auf Befehl starten oder einen Untersuchungszeitplan erstellen.

Sicherungskopien von Dateien speichern. Das Programm erlaubt es, Sicherungskopien jener Dateien zu

speichern, die gelöscht oder bei der Desinfektion verändert wurden. Die Sicherungskopien für Dateien werden

im Backup in einem speziellen Format gespeichert und stellen keine Gefahr dar. Wenn aufgrund einer

Desinfektion Informationen, die in einer Datei enthalten waren, vollständig oder teilweise verloren gegangen

sind, können Sie die Datei aus der Sicherungskopie wiederherzustellen.

Update der Antiviren-Datenbanken. Das Programm lädt aktuelle Antiviren-Datenbanken herunter. Dadurch

wird sichergestellt, dass der Schutz der virtuellen Maschine vor Viren und anderen bedrohlichen Programmen

immer auf dem neuesten Stand ist. Sie können die Antiviren-Datenbanken auf Befehl aktualisieren oder einen

Zeitplan für das Update der Antiviren-Datenbanken erstellen.

Zur Verwaltung von Kaspersky Security dient Kaspersky Security Center, das zentralisierte Fernverwaltungssystem für

Kaspersky-Lab-Programme.

Mit Kaspersky Security Center können Sie:

Das Programm in eine virtuelle VMware-Infrastruktur installieren

Programmeinstellungen anpassen

Page 14

A D M I N I S T R A T O R H A N D B U C H

14

Programm verwalten

IN DIESEM ABSCHNITT

Lieferumfang ................................................................................................................................................................... 14

Hard- und Softwarevoraussetzungen .............................................................................................................................. 14

Schutz der virtuellen Maschinen verwalten

Untersuchungsaufgaben verwalten

Schlüssel für das Programm verwalten

Antiviren-Datenbanken des Programms aktualisieren

Im Backup mit Sicherungskopien von Dateien arbeiten

Berichte über Ereignisse erstellen, die im Programm auftreten.

Programm aus einer virtuellen VMware-Infrastruktur entfernen

Aufgrund von Besonderheiten bei der Interaktion von Kaspersky Security und VMware vShield Manager kann es

notwendig sein, Kaspersky Security zusätzlich anzupassen.

LIEFERUMFANG

Sie können das Programm über die Online-Shops von Kaspersky Lab (beispielsweise http://www.kaspersky.de,

Abschnitt Online-Shop) oder bei unseren Vertriebspartnern kaufen.

Der Lieferumfang umfasst folgende Komponenten:

Programmdateien

Dateien der Programmdokumentation

Lizenzvertrag, der die Nutzungsbedingungen für das Programm festlegt

Der Lieferumfang kann sich je nach Region, in der das Programm vertrieben wird, unterscheiden.

Sie erhalten die zur Programmaktivierung erforderlichen Informationen nach Eingang des Rechnungsbetrags per E-Mail.

Ausführliche Informationen zum Kauf und Lieferumfang des Programms erhalten Sie bei unserer Vertriebsabteilung über

das Kontaktformular unter http://www.kaspersky.de/kontakt.

HARD- UND SOFTWAREVORAUSSETZUNGEN

Das lokale Unternehmensnetzwerk muss folgende Softwarevoraussetzungen erfüllen, damit Kaspersky Security

einwandfrei funktioniert:

Kaspersky Security Center 9.0 Critical Fix 2

Auf dem Computer, auf dem die Administrationskonsole für Kaspersky Security Center installiert ist, muss

Microsoft® .NET Framework 3.5 oder höher installiert sein.

Page 15

K A S P E R S K Y S E C U R IT Y F Ü R V I R T U A L I S I E R U N G 1 . 1

15

Softwarevoraussetzungen für die virtuelle VMware-Infrastruktur:

VMware ESXi 5.0 Hypervisor, Patch 1, Build 474610 und höher, oder VMware ESXi 4.1 Hypervisor, Patch

3, Build 433742 und höher

VMware vCenter Server 4.1 oder VMware vCenter Server 5.0

VMware vShield Endpoint 5.0

VMware vShield Manager 5.0.0.

VMware vShield Endpoint Thin Agent-Treiber. Der Treiber gehört zum Lieferumfang von VMware Tools, die

in VMware ESXi 5.0 Hypervisor Patch 1 enthalten sind. Der Treiber muss auf der virtuellen Maschine

installiert sein, die von Kaspersky Security geschützt wird.

Softwarevoraussetzungen für ein Gastbetriebssystem, das von Kaspersky Security geschützt wird:

Desktop-Betriebssysteme:

Windows Vista® (32-Bit).

Windows 7 (32 / 64-Bit)

Windows XP SP2 oder höher (32-Bit)

Server-Betriebssysteme:

Windows Server® 2003 (32 / 64-Bit)

Windows Server 2003 R2 (32 / 64-Bit)

Windows Server 2008 (32 / 64-Bit)

Windows Server 2008 R2 (64-Bit)

Hardwarevoraussetzungen für Kaspersky Security Center s. Implementierungshandbuch für Kaspersky Security Center.

Hardwarevoraussetzungen für eine virtuelle VMware-Infrastruktur s. Dokumentationen für die Produkte von VMware

http://vmware.com/files/de/pdf/vshield_50_quickstart-PG-DE.pdf.

Hardwarevoraussetzungen für ein Windows-Betriebssystem s. Dokumentationen für die entsprechenden WindowsProdukte.

Page 16

16

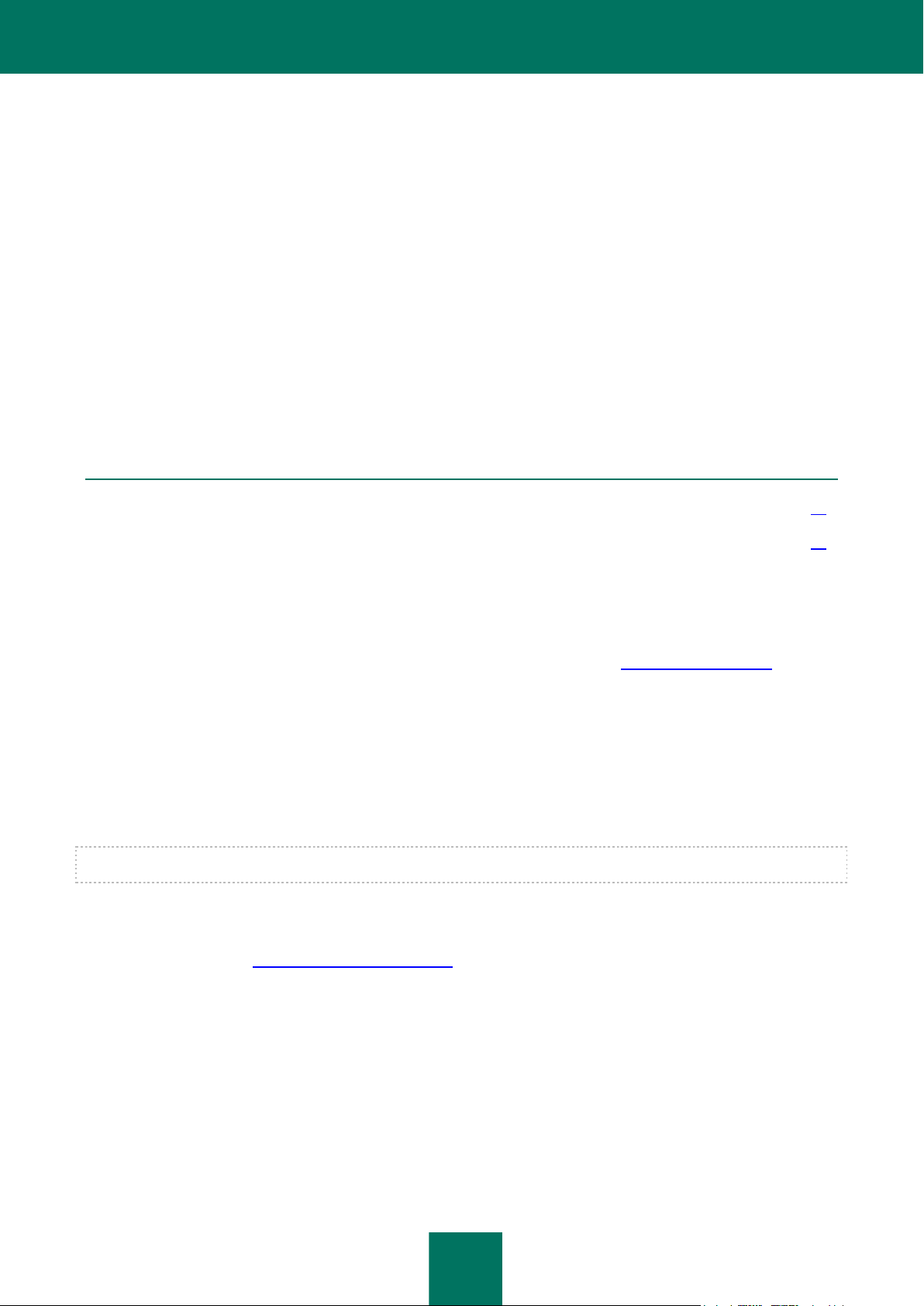

ARCHITEKTUR

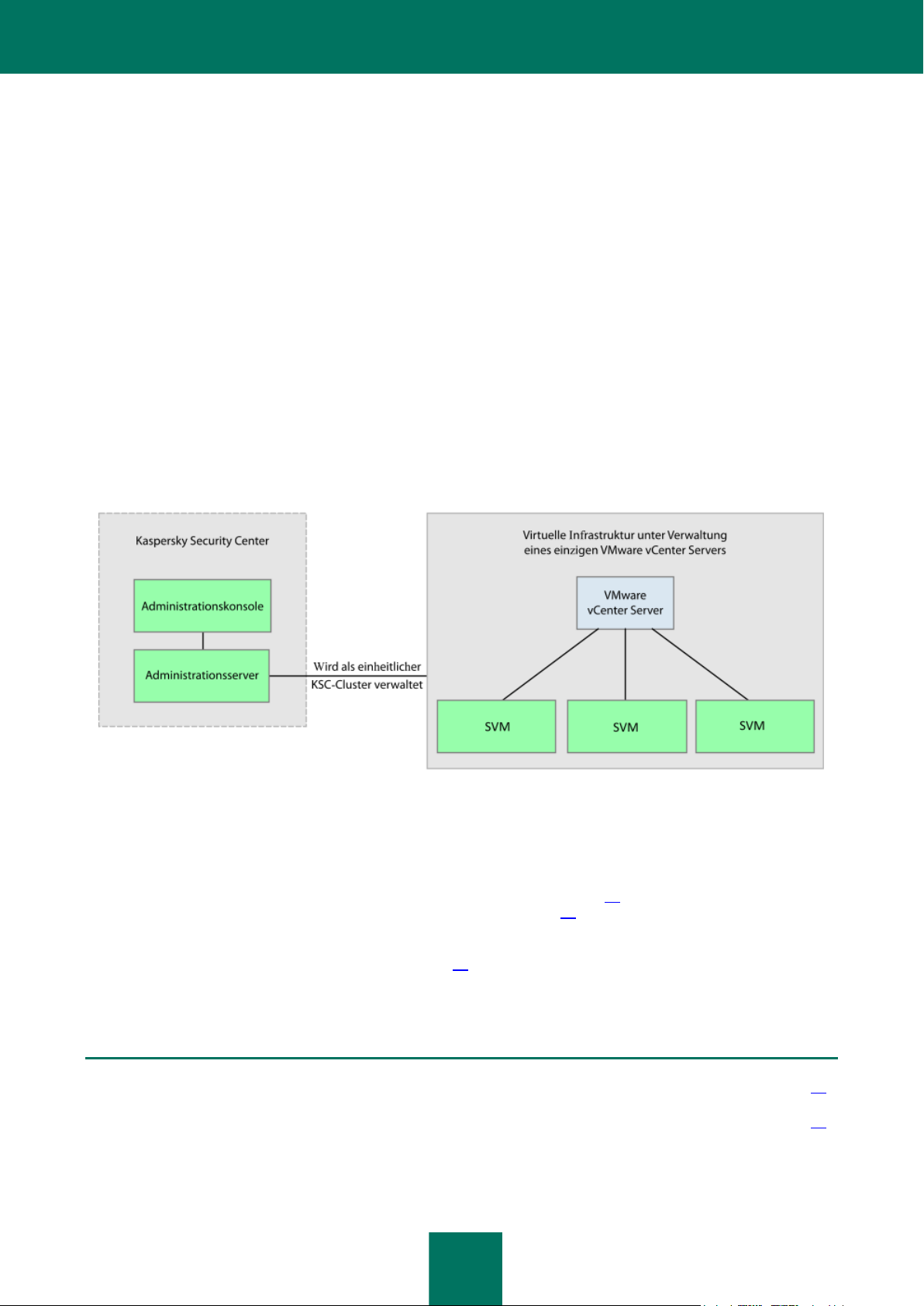

Kaspersky Security ist eine integrierte Lösung, die virtuelle Maschinen auf VMware ESXi-Hosts schützt, die von einem

VMware ESXi Hypervisor gesteuert werden (s. Abb. unten).

Abbildung 1. Architektur

Kaspersky Security wird als Image einer virtuellen Maschine geliefert (s. Abschnitt "Zusammensetzung des Images der

virtuellen Maschine für Kaspersky Security" auf S. 17), wird auf einen VMware ESXi-Host installiert, der von einem

VMware ESXi Hypervisor gesteuert wird, und schützt die virtuellen Maschinen auf diesem VMware ESXi-Host vor Viren

und anderen bedrohlichen Programmen.

SVM – virtuelle Maschine auf einem VMware ESXi-Host, auf der das Programm Kaspersky Security installiert ist.

Eine SVM schützt die virtuellen Maschinen auf einem VMware ESXi-Host. Das Programm muss nicht auf jede virtuelle

Maschine installiert werden, um die virtuellen Maschinen zu schützen.

Eine virtuelle VMware-Infrastruktur kann mehrere VMware ESXi-Hosts enthalten. Kaspersky Security muss auf jeden

VMware ESXi-Host installiert werden, dessen virtuelle Maschinen mithilfe von Kaspersky Security geschützt werden

sollen.

Die Installation, Konfiguration und Verwaltung von Kaspersky Security erfolgt über Kaspersky Security Center, das

zentralisierte Fernverwaltungssystem für Kaspersky-Lab-Programme (s. Administratorhandbuch zu Kaspersky Security

Center).

Die Interaktion zwischen den Programmen Kaspersky Security und Kaspersky Security Center erfolgt über den

Administrationsagenten, der eine Komponente von Kaspersky Security Center ist. Der Administrationsagent ist im Image

der virtuellen Maschine für Kaspersky Security enthalten.

Eine Schnittstelle, mit der das Programm Kaspersky Security über Kaspersky Security Center verwaltet wird, bietet das

Management-Plug-in für Kaspersky Security. Das Management-Plug-in für Kaspersky Security ist im Lieferumfang von

Kaspersky Security Center enthalten. Das Management-Plug-in für Kaspersky Security muss auf dem gleichen

Computer installiert werden (s. Abschnitt "Management-Plug-in für Kaspersky Security installieren" auf S. 25), auf dem

die Administrationskonsole installiert ist. Die Administrationskonsole ist eine Komponente von Kaspersky Security

Center.

Page 17

A R C H I T E K T U R

17

IN DIESEM ABSCHNITT

Zusammensetzung des Images der virtuellen Maschine für Kaspersky Security ............................................................ 17

Integration von Kaspersky Security mit einer virtuellen VMware-Infrastruktur ................................................................. 17

ZUSAMMENSETZUNG DES IMAGES DER VIRTUELLEN

MASCHINE FÜR KASPERSKY SECURITY

Das Image der virtuellen Maschine für Kaspersky Security umfasst:

Betriebssystem SUSE® Linux® Enterprise Server 11 SP2

Kaspersky Security

EPSEC-Bibliothek – Komponente, die von der Firma VMware bereitgestellt wird. Die EPSEC-Bibliothek

gewährleistet den Zugriff auf Dateien der virtuellen Maschinen, die von Kaspersky Security geschützt werden.

Netzwerkagent – Komponente von Kaspersky Security Center. Der Netzwerkagent dient der Interaktion mit dem

Administrationsserver für Kaspersky Security Center. Er ermöglicht dem Administrationsserver die Verwaltung

des Programms Kaspersky Security.

INTEGRATION VON KASPERSKY SECURITY MIT EINER

VIRTUELLEN VMWARE-INFRASTRUKTUR

Für die Integration von Kaspersky Security mit einer virtuellen VMware-Infrastruktur sind folgende Komponenten

erforderlich:

VMware vShield Endpoint ESX Module. Diese Komponente ist auf dem VMware ESXi-Host installiert. Sie

gewährleistet die Interaktion des VMware vShield Endpoint Thin Agent-Treibers, der auf der virtuellen Maschine

installiert ist, und der EPSEC-Bibliothek, die auf der SVM installiert ist.

VMware vCenter Server. Diese Komponente dient der Verwaltung und Automatisierung von betrieblichen

Aufgaben in einer virtuellen VMware-Infrastruktur. Sie ist an der Verteilung von Kaspersky Security beteiligt. Die

Komponente liefert Informationen über die virtuellen Maschinen, die auf VMware ESXi-Hosts installiert sind.

VMware vShield Manager. Diese Komponente installiert VMware vShield Endpoint ESX Module auf den

VMware ESXi-Hosts und registriert die SVMs.

Die aufgezählten Komponenten müssen vor der Installation von Kaspersky Security in der virtuellen VMwareInfrastruktur installiert werden.

Der VMware vShield Endpoint Thin Agent-Treiber gewährleistet das Sammeln von Informationen auf den virtuellen

Maschinen und die Übertragung von Dateien zur Untersuchung durch das Programm Kaspersky Security. Damit

Kaspersky Security virtuelle Maschinen schützen kann, muss auf diesen virtuellen Maschinen der VMware vShield

Endpoint Thin Agent-Treiber installiert und aktiviert sein. Der Treiber gehört zum Lieferumfang von VMware Tools, die in

VMware ESXi 5.0 Hypervisor Patch 1 enthalten sind.

Page 18

A D M I N I S T R A T O R H A N D B U C H

18

Interaktion von Kaspersky Security mit einer virtuellen VMware-Infrastruktur

Die Interaktion von Kaspersky Security mit einer virtuellen VMware-Infrastruktur verläuft nach folgendem Schema:

1. Der Benutzer oder ein Programm öffnet, speichert oder startet Dateien auf einer virtuellen Maschine, die von

Kaspersky Security geschützt wird.

2. Der VMware vShield Endpoint Thin Agent-Treiber fängt Informationen über diese Ereignisse ab und sendet sie

an die Komponente VMware vShield Endpoint ESX Module, die auf dem VMware ESXi-Host installiert ist.

3. Die Komponente VMware vShield Endpoint ESX Module sendet Informationen über die empfangenen

Ereignisse an die EPSEC-Bibliothek, die auf der SVM installiert ist.

4. Die EPSEC-Bibliothek sendet Informationen über die empfangenen Ereignisse an das Programm Kaspersky

Security, das auf der SVM installiert ist, und gewährleistet den Zugriff auf die Dateien auf der virtuellen

Maschine.

5. Dateien, die der Benutzer auf einer virtuellen Maschine öffnet, speichert und startet, werden von Kaspersky

Security auf Viren und andere bedrohliche Programme untersucht.

Wenn in Dateien keine Viren oder andere bedrohlichen Programme gefunden wurden, erlaubt das

Programm dem Benutzer den Zugriff auf diese Dateien.

Wenn in Dateien Viren oder andere bedrohlichen Programme gefunden wurden, führt das Programm die

Aktion aus, die in den Einstellungen des Schutzprofils festgelegt sind (s. Abschnitt "Über die Richtlinie für

Kaspersky Security und über Schutzprofile" auf S. 20), das dieser virtuellen Maschine zugewiesen wurde.

Beispiel: Das Programm desinfiziert oder sperrt die Datei.

Page 19

19

KONZEPT FÜR DIE

IN DIESEM ABSCHNITT

Über die Richtlinie für Kaspersky Security und über Schutzprofile .................................................................................. 20

Über die Aufgaben von Kaspersky Security .................................................................................................................... 21

PROGRAMMVERWALTUNG ÜBER

KASPERSKY SECURITY CENTER

Kaspersky Security für Virtualisierung 1.1 wird über das Fernverwaltungssystem Kaspersky Security Center verwaltet,

das der zentralisierten Verwaltung von Kaspersky-Lab-Programmen dient. Dem Client-Computer für Kaspersky Security

Center entspricht eine SVM für das Programm Kaspersky Security für Virtualisierung 1.1. Die automatische

Synchronisierung von Daten zwischen den virtuellen Maschinen und dem Administrationsserver von Kaspersky Security

Center erfolgt auf die gleiche Weise wie die Synchronisierung von Daten zwischen Client-Computern und dem

Administrationsserver (s. Administratorhandbuch zu Kaspersky Security Center).

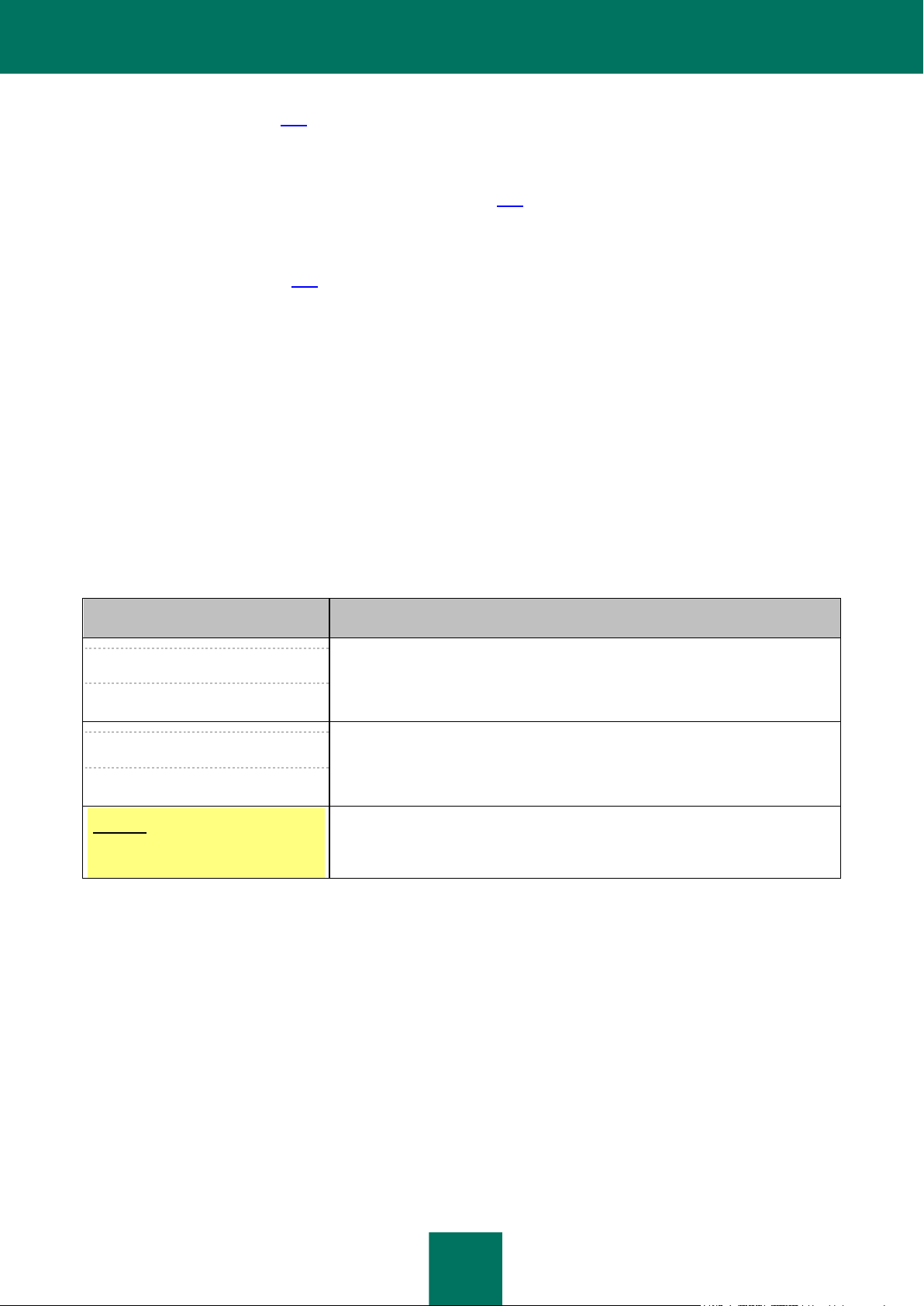

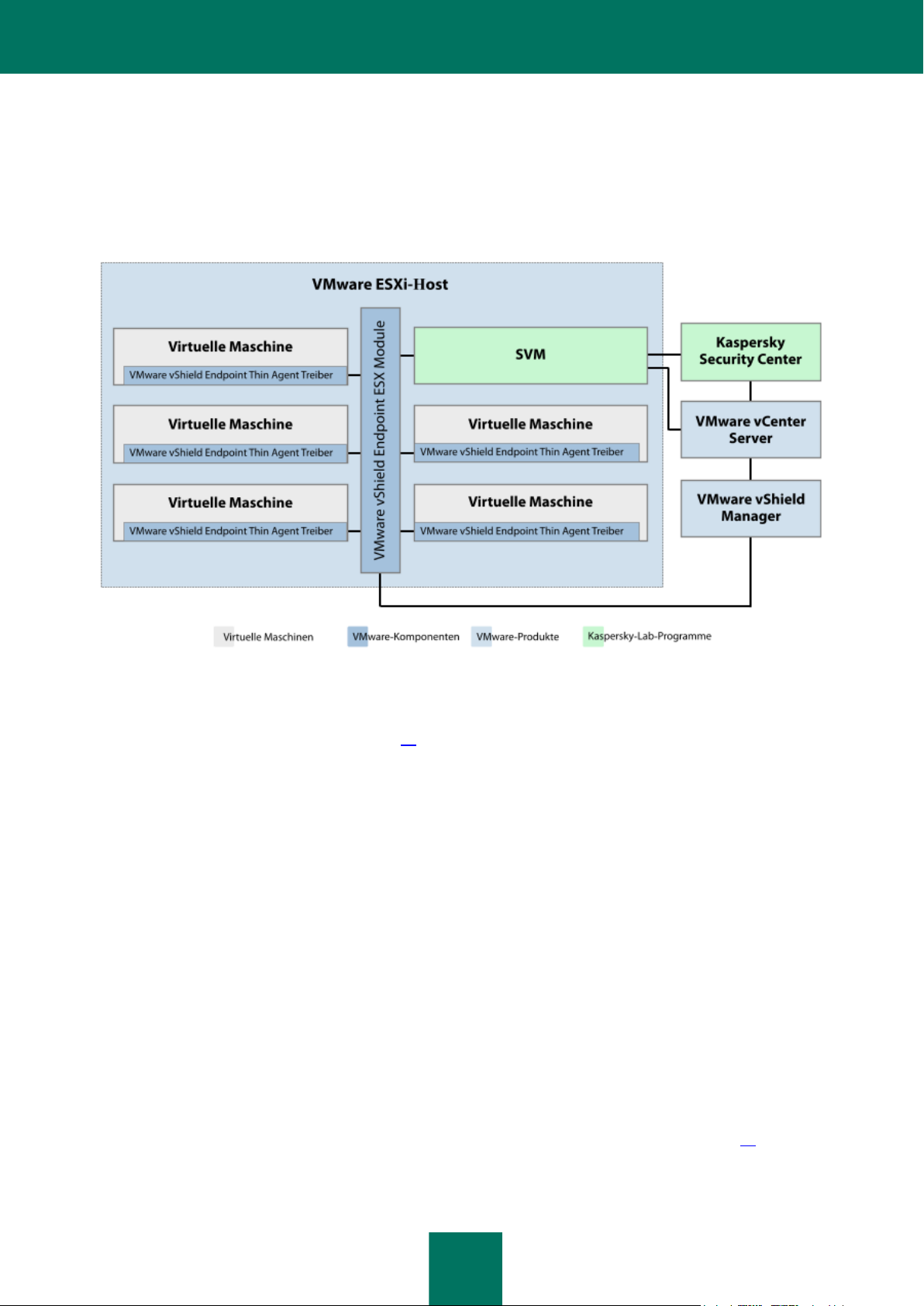

Die SVMs, die auf VMware ESXi-Hosts unter einer VMware vCenter Server-Plattform installiert sind, und die von diesen

SVMs geschützten virtuellen Maschinen, werden in Kaspersky Security Center zu einem KSC-Cluster zusammengefasst

(Cluster für Kaspersky Security Center) (s. Abb. unten). Der KSC-Cluster erhält den Namen der entsprechenden

VMware vCenter Server-Plattform. Die VMware-Managementobjekte, die zu dieser VMware vCenter Server-Plattform

gehören, bilden eine geschützte Infrastruktur des KSC-Clusters.

Abbildung 2. KSC-Cluster

Das Programm Kaspersky Security wird über Kaspersky Security Center mithilfe von Richtlinien und Aufgaben verwaltet.

Eine Richtlinie legt die Einstellungen für den Schutz von virtuellen Maschinen, die Einstellungen für die

Untersuchung von Packprogrammen (s. Abschnitt "Vorbereitungen" auf S. 35) und die Einstellungen für die

Backups auf den SVMs fest (s. Abschnitt "Über das Backup" auf S. 88).

Eine Untersuchungsaufgabe legt die Einstellungen für die Untersuchung von virtuellen Maschinen fest (s.

Abschnitt "Virtuelle Maschinen untersuchen" s. S. 70).

Ausführliche Informationen zu Richtlinien und Aufgaben siehe Administratorhandbuch zu Kaspersky Security Center.

Page 20

A D M I N I S T R A T O R H A N D B U C H

20

ÜBER DIE RICHTLINIE FÜR KASPERSKY SECURITY UND

IN DIESEM ABSCHNITT

Vererbung von Schutzprofilen ......................................................................................................................................... 21

Über das Stamm-Schutzprofil.......................................................................................................................................... 21

ÜBER SCHUTZPROFILE

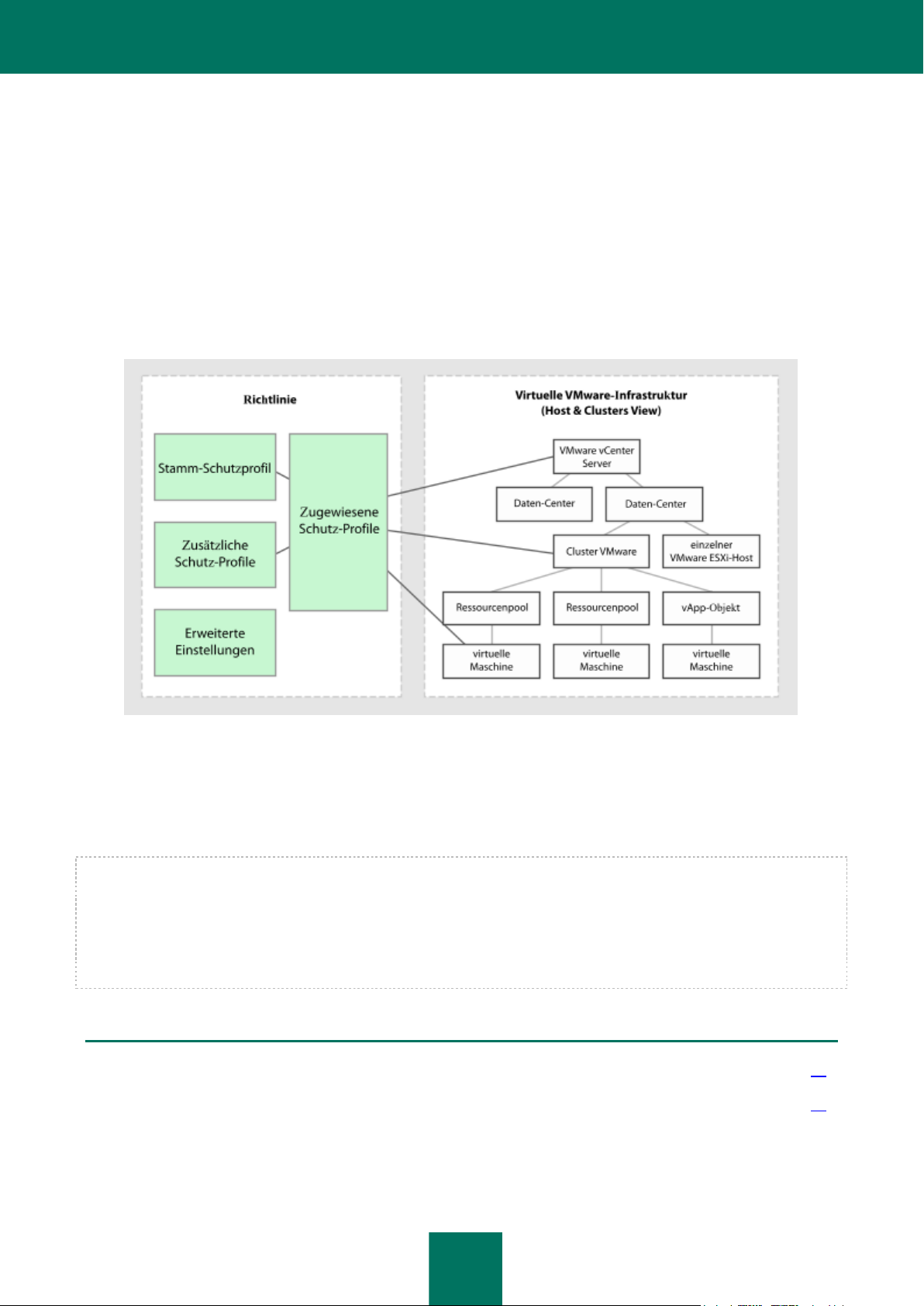

Für das Programm Kaspersky Security wird die Richtlinie auf einen KSC-Cluster angewendet. Dementsprechend wird

eine Richtlinie auf allen SVMs angewendet, die zu einem KSC-Cluster gehören, und die Richtlinie legt die Einstellungen

für den Schutz aller virtuellen Maschinen innerhalb einer geschützten Infrastruktur des KSC-Clusters fest.

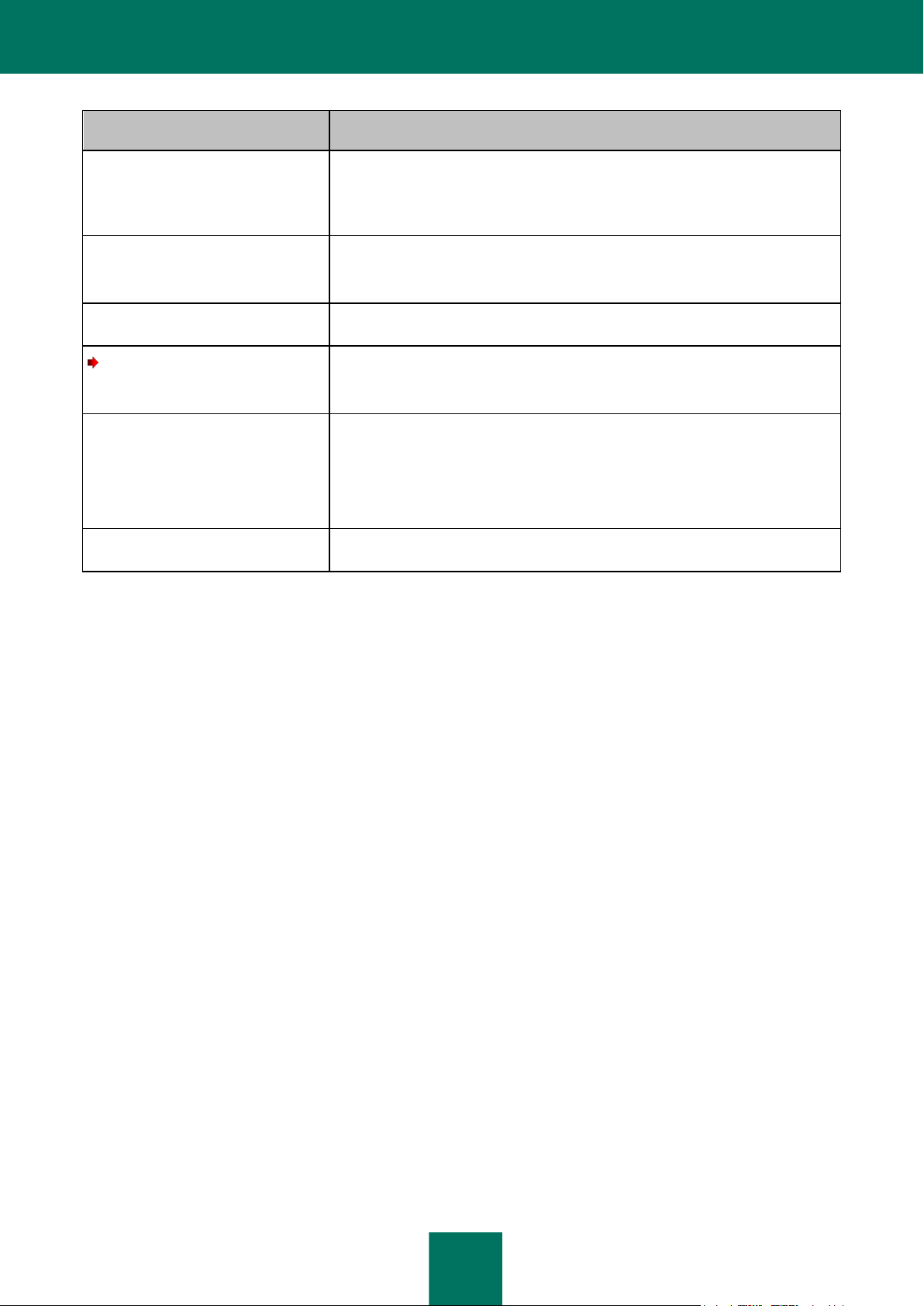

Die Einstellungen für den Schutz von virtuellen Maschinen werden in einer Richtlinie durch ein Schutzprofil festgelegt

(s. Abb. unten). Eine Richtlinie kann mehrere Schutzprofile umfassen. Ein Schutzprofil wird den VMwareManagementobjekten innerhalb einer geschützten Infrastruktur des KSC-Clusters zugewiesen. Einem VMwareManagementobjekt kann nur ein Schutzprofil zugewiesen werden.

Abbildung 3. Schutzprofile

Die SVM schützt eine virtuelle Maschine mit den Einstellungen, die im für die virtuelle Maschine geltenden Schutzprofil

festgelegt sind.

Schutzprofile ermöglichen eine flexible Anpassung des Schutzes für einzelne virtuelle Maschinen.

Kaspersky Security Center ermöglicht es, eine komplexe Hierarchie von Administrationsgruppen und Richtlinien

anzulegen (Details s. Administratorhandbuch zu Kaspersky Security Center). In Kaspersky Security verwendet jede

Richtlinie eine Auswahl von Einstellungen für die Verbindung zu VMware vCenter Server. Wenn Sie eine komplexe

Hierarchie von Administrationsgruppen und Richtlinien verwenden, übernimmt eine Richtlinie der unteren Ebene

fehlerhafte Einstellungen für die Verbindung zu VMware vCenter Server. Dadurch kann es zu einem Verbindungsfehler

kommen. Deshalb wird empfohlen, bei der Konfiguration von Kaspersky Security keine komplexe Hierarchie von

Administrationsgruppen und Richtlinien anzulegen, sondern für jeden KSC-Cluster eine separate Richtlinie zu erstellen.

Page 21

K O N Z E P T F Ü R D I E P R O G R A M M V E R W A L T U N G Ü B E R K A S P E R S K Y S E C U R I T Y C E N T E R

21

VERERBUNG VON SCHUTZPROFILEN

Kaspersky Security verwendet die Vererbung von Schutzprofilen und richtet sich dabei nach der Hierarchie der VMwareManagementobjekte.

Ein Schutzprofil, das einem VMware-Managementobjekt zugewiesen wird, wird von allen untergeordneten Objekten

einschließlich virtueller Maschinen geerbt. Die Vererbung ist wirksam, wenn einem untergeordneten Objekt / einer

virtuellen Maschine kein eigenes Schutzprofil zugewiesen ist (s. Abschnitt "Schutzprofil an eine virtuelle Maschine

zuweisen" auf S. 67) oder wenn ein untergeordnetes Objekt / eine virtuelle Maschine nicht vom Schutz ausgeschlossen

ist (s. Abschnitt "Schutz auf einer virtuellen Maschine deaktivieren" auf S. 61). Einer virtuellen Maschine kann also

entweder ein eigenes Schutzprofil zugeordnet werden oder es kann das Schutzprofil verwendet werden, das vom

übergeordneten Objekt vererbt wird.

Ein VMware-Managementobjekt kann vom Schutz ausgeschlossen werden. Wenn Sie ein VMware-Managementobjekt

vom Schutz ausgeschlossen haben, werden auch alle untergeordneten Objekte einschließlich virtueller Maschinen vom

Schutz ausgeschlossen. Untergeordnete Objekte / virtuelle Maschinen, denen ein eigenes Schutzprofil zugewiesen

wurde, werden weiterhin vom Programm geschützt.

Durch die Vererbung von Schutzprofilen können mehreren virtuellen Maschinen gleichzeitig einheitliche Einstellungen für

den Schutz zugewiesen werden. Sie können beispielsweise den virtuellen Maschinen innerhalb eines VMware-Clusters

oder eines Ressourcenpools die gleichen Schutzprofile zuordnen.

ÜBER DAS STAMM-SCHUTZPROFIL

Beim Erstellen einer Richtlinie wird ein Stamm-Schutzprofil angelegt. Das Stamm-Schutzprofil wird in der Struktur der

VMware-Managementobjekte dem Stammobjekt zugewiesen. Dies ist der VMware vCenter Server. Gemäß der

Vererbungsreihenfolge der Schutzprofile erben alle VMware-Managementobjekte einschließlich virtueller Maschinen

innerhalb einer geschützten Infrastruktur des KSC-Clusters das Stamm-Schutzprofil. Also werden allen virtuellen

Maschinen innerhalb einer geschützten Infrastruktur des KSC-Clusters einheitliche Schutz-Einstellungen zugewiesen.

Nachdem eine Richtlinie erstellt wurde, können Sie weitere Schutzprofile erstellen und diese verwenden, um den Schutz

von virtuellen Maschinen flexibel anzupassen.

Das Stamm-Schutzprofil kann nicht gelöscht werden. Allerdings können Sie seine Einstellungen ändern.

ÜBER DIE AUFGABEN VON KASPERSKY SECURITY

Kaspersky Security Center verwaltet die SVMs mithilfe von Aufgaben. Mithilfe von Aufgaben werden die wichtigsten

Programmfunktionen realisiert. Dazu zählen beispielsweise die Untersuchung von virtuellen Maschinen und die

Aktualisierung der Antiviren-Datenbanken.

Für die Arbeit mit Kaspersky Security über Kaspersky Security Center können Sie folgende Gruppenaufgaben

verwenden. Gruppenaufgaben werden auf Client-Computern einer ausgewählten Administrationsgruppe ausgeführt.

Gruppenaufgaben (im Folgenden "Aufgaben") werden in Kaspersky Security auf allen SVMs ausgeführt, die zu einem

KSC-Cluster gehören.

Zur Verwaltung von Kaspersky Security stehen folgende Aufgaben zur Verfügung:

Vollständige Untersuchung. Die SVMs untersuchen alle virtuellen Maschinen innerhalb aller KSC-Cluster auf

Viren und andere bedrohliche Programme.

Benutzerdefinierte Untersuchung. Die SVMs untersuchen die ausgewählten virtuellen Maschinen innerhalb

eines bestimmten KSC-Clusters auf Viren und andere bedrohliche Programme.

Page 22

A D M I N I S T R A T O R H A N D B U C H

22

Update-Verteilung. Kaspersky Security Center verteilt und installiert die Updates der Antiviren-Datenbanken

automatisch auf die SVMs.

Update-Rollback. Kaspersky Security Center macht das letzte Update der Antiviren-Datenbanken auf den

SVMs rückgängig.

Schlüssel hinzufügen. Kaspersky Security Center fügt auf den SVMs einen Schlüssel für die

Programmaktivierung oder für die Verlängerung der Lizenz hinzu.

Für Aufgaben stehen folgende Aktionen zur Verfügung:

Starten und beenden

Neue Aufgaben erstellen

Aufgabeneinstellungen ändern

Page 23

23

PROGRAMM INSTALLIEREN UND

IN DIESEM ABSCHNITT

Installation vorbereiten .................................................................................................................................................... 23

Upgrade einer Vorgängerversion des Programms .......................................................................................................... 25

Vorgehen zur Konvertierung von Richtlinien und Aufgaben ............................................................................................ 26

Vorgehen bei der Programminstallation .......................................................................................................................... 27

Kaspersky Security Center nach der Programminstallation ändern ................................................................................ 32

Konfiguration der SVMs ändern ...................................................................................................................................... 32

Vorbereitungen ................................................................................................................................................................ 35

Programm deinstallieren ................................................................................................................................................. 41

Vorgehen bei der Deinstallation des Programms ............................................................................................................ 41

DEINSTALLIEREN

Dieser Abschnitt beschreibt die Installation und Deinstallation des Programms in einer virtuellen VMware-Infrastruktur.

INSTALLATION VORBEREITEN

Dieser Abschnitt beschreibt die Zusammensetzung der Komponenten von Kaspersky Security Center und der virtuellen

VMware-Infrastruktur, und informiert über die Vorbereitungen für die Programminstallation.

ANFORDERUNGEN FÜR DIE ZUSAMMENSETZUNG DER

KOMPONENTEN VON KASPERSKY SECURITY CENTER UND DER

VIRTUELLEN VMWARE-INFRASTRUKTUR

Vor der Programminstallation muss überprüft werden:

Zusammensetzung der Komponenten von Kaspersky Security Center

Zusammensetzung der Komponenten für die virtuelle VMware-Infrastruktur

Übereinstimmung der Komponenten von Kaspersky Security Center und der VMware-Komponenten mit den

Komponenten von Kaspersky Security Center:

Softwarevoraussetzungen für Kaspersky Security (s. Abschnitt "Hard- und Softwarevoraussetzungen" auf S. 14).

Administrationsserver.

Administrationskonsole.

Netzwerkagent. Diese Komponente ist im Image der virtuellen Maschine für Kaspersky Security enthalten.

Informationen zur Installation von Kaspersky Security Center s. Implementierungshandbuch für Kaspersky

Security Center.

Page 24

A D M I N I S T R A T O R H A N D B U C H

24

Komponenten einer virtuellen VMware-Infrastruktur:

VMware vCenter Server

VMware vSphere Client

VMware vShield Endpoint. Diese Komponente wird auf VMware ESXi-Hosts installiert und stellt die EPSEC-

Bibliothek bereit.

VMware vShield Manager. Diese Komponente ermöglicht eine zentrale Verwaltung des VMware vShield-

Netzwerks.

Eine Reihe von VMware ESXi-Hosts, auf denen virtuelle Maschinen eingesetzt werden.

VMware vShield Endpoint Thin Agent-Treiber. Der Treiber gehört zum Lieferumfang von VMware Tools, die in

VMware ESXi 5.0 Hypervisor Patch 1 enthalten sind. Dieser Treiber muss auf den virtuellen Maschinen

installiert und aktiviert werden, die mithilfe von Kaspersky Security geschützt werden sollen.

Informationen zum VMware vShield Endpoint Thin Agent-Treiber finden Sie in den Dokumentationen für

VMware-Produkte.

Vor der Programminstallation muss sichergestellt werden:

Dass auf dem Computer, auf dem die Administrationskonsole von Kaspersky Security Center installiert ist, die

Plattform Microsoft .Net Framework Version 3.5 oder höher installiert ist. Die Plattform Microsoft .Net

Framework Version 3.5 oder höher wird für den Installationsassistenten des Programms benötigt.

Dass auf den virtuellen Maschinen, die von Kaspersky Security geschützt werden sollen, keine Antiviren-

Software installiert ist.

Wenn Kaspersky Security gleichzeitig mit anderen Antiviren-Programmen läuft, können Konflikte auftreten.

BENUTZERKONTEN FÜR VMWARE VCENTER SERVER

Das Programm erfordert das Vorhandensein von folgenden Benutzerkonten für VMware vCenter Server:

Für die Installation und Deinstallation des Programms ist ein Administrator-Benutzerkonto erforderlich, dem die

Systemrolle mit folgenden Rechten zugewiesen wurde:

Global / Licenses.

Datastore / Allocate space.

vApp / Import.

Network / Assign network.

Host / Inventory / Modify cluster.

Host / Configuration / Virtual machine autostart configuration.

Tasks / Create task.

Global / Cancel task.

Virtual machine / Configuration / Add new disk.

Virtual machine / Interaction / Power on.

Page 25

P R O G R A M M I N S T A L L I E R E N U N D D E I N S T A L L I E R E N

25

Virtual machine / Inventory / Create new.

Virtual machine / Interaction / Power off.

VirtualMachine / Inventory / Remove.

Der Name und das Kennwort des Administrator-Benutzerkontos werden nicht in den Programmeinstellungen

gespeichert.

Für die Verwendung des Programms und für eine Konfigurationsänderung der SVMs ist ein Benutzerkonto

erforderlich, dem die vordefinierte Systemrolle ReadOnly zugewiesen wurde. Die Systemrolle ReadOnly besitzt

standardmäßig die Rechte System.View, System.Read und System.Anonymous. Der Name und das Kennwort

für das Benutzerkonto werden in verschlüsselter Form in den SVMs gespeichert.

Die Rollen müssen den Benutzerkonten auf der höchsten Hierarchieebene für VMware-Managementobjekte zugewiesen

werden – auf der Ebene VMware vCenter Server.

Informationen zum Erstellen eines Benutzerkontos in VMware vCenter Server s. Dokumentation zu VMware.

MANAGEMENT-PLUG-IN FÜR KASPERSKY SECURITY INSTALLIEREN

Um das Programm mithilfe von Kaspersky Security Center zu verwalten, muss das Management-Plug-in für Kaspersky

Security auf dem Computer installiert werden, auf dem die Administrationskonsole installiert ist.

Gehen Sie folgendermaßen vor, um das Management-Plug-in für Kaspersky Security zu installieren:

1. Kopieren Sie die Installationsdatei klcfginst.exe für das Management-Plug-in für Kaspersky Security aus dem

Programmpaket für Kaspersky Security auf den Computer, auf dem die Administrationskonsole installiert ist.

2. Starten Sie das Installationspaket für das Management-Plug-in für Kaspersky Security am Arbeitsplatz des

Administrators.

Das Management-Plug-in für Kaspersky Security wird im Installationsordner für Kaspersky Security Center

installiert.

Nach der Installation erscheint das Management-Plug-in für Kaspersky Security auf der Liste der Management-Plugins in den Eigenschaften des Administrationsservers. Details s. Administratorhandbuch zu Kaspersky Security

Center.

UPGRADE EINER VORGÄNGERVERSION DES PROGRAMMS

Die Aktualisierung des Programms umfasst folgende Phasen:

1. Entfernen der SVMs mit der vorhergehenden Programmversion auf den VMware ESXi-Hosts (s. Abschnitt

"Vorgehen bei der Deinstallation des Programms" auf S. 41). Wenn die SVMs entfernt werden, löscht der

Deinstallations-Assistent auch die Sicherungskopien von Dateien aus dem Backup und die Protokolldateien, die

auf den SVMs gespeichert sind.

2. Update des Management-Plug-ins für Kaspersky Security Dazu muss das Management-Plug-in für Kaspersky

Security installiert werden (s. Abschnitt "Management-Plug-in für Kaspersky Security installieren" auf S. 25). Die

vorhergehende Version des Management-Plug-ins für Kaspersky Security muss nicht entfernt werden. Der

Assistent zur Plug-in-Deinstallation macht dies automatisch.

3. Konvertierung von vorhandenen Richtlinien und Aufgaben (s. Abschnitt "Vorgehen zur Konvertierung von

Richtlinien und Aufgaben" auf S. 26).

4. Installation der SVMs mit der neuen Programmversion auf die VMware ESXi-Hosts (s. Abschnitt "Vorgehen bei

der Programminstallation" auf S. 27).

Page 26

A D M I N I S T R A T O R H A N D B U C H

26

5. Aktivierung des Programms (s. Abschnitt "Programm aktivieren" auf S. 47).

IN DIESEM ABSCHNITT

Schritt 1. Programm auswählen ...................................................................................................................................... 26

Schritt 2. Richtlinien für das Konvertieren auswählen ..................................................................................................... 27

Schritt 3. Aufgaben für das Konvertieren auswählen....................................................................................................... 27

Schritt 4. Konvertieren von Richtlinien und Aufgaben abschließen ................................................................ ................. 27

6. Update der Antiviren-Datenbanken (s. Abschnitt "Automatischer Download von Updates für die AntivirenDatenbanken" auf S. 83).

Während des Programm-Updates werden die virtuellen Maschinen nicht geschützt. Deshalb wird empfohlen, die

geschützten virtuellen Maschinen für die Dauer der Aktualisierung auszuschalten.

VORGEHEN ZUR KONVERTIERUNG VON RICHTLINIEN UND AUFGABEN

Gehen Sie folgendermaßen vor, um Richtlinien und Aufgaben zu konvertieren:

1. Öffnen Sie die Administrationskonsole von Kaspersky Security Center.

2. Wählen Sie in der Konsolenstruktur den Administrationsserver aus.

3. Öffnen Sie durch Rechtsklick das Kontextmenü und wählen Sie den Punkt Alle Aufgaben → Assistent zum

Konvertieren von Richtlinien und Aufgaben aus.

Der Assistent zum Konvertieren von Richtlinien und Aufgaben wird gestartet.

4. Folgen Sie den Anweisungen des Assistenten zum Konvertieren von Richtlinien und Aufgaben.

Gehen Sie folgendermaßen vor, um den Assistenten zum Konvertieren von Richtlinien und Aufgaben zu

bedienen:

Betätigen Sie die Schaltfläche Zurück, um zum vorherigen Schritt des Assistenten zum Konvertieren von

Richtlinien und Aufgaben zurückzukehren.

Klicken Sie auf die Schaltfläche Weiter, um den Assistenten zum Konvertieren von Richtlinien und

Aufgaben fortzusetzen.

Klicken Sie auf Abbrechen, um den Assistenten zum Konvertieren von Richtlinien und Aufgaben

abzubrechen.

SCHRITT 1. PROGRAMM AUSWÄHLEN

Wählen Sie bei diesem Schritt in der Liste Name des Programms den Namen des Programms Kaspersky Security für

Virtualisierung 1.1 aus.

Klicken Sie auf Weiter, um zum nächsten Schritt des Assistenten zum Konvertieren von Richtlinien und Aufgaben zu

gehen.

Page 27

P R O G R A MM I N S T A L L I E R E N U N D D E I N S T A L L I E R E N

27

SCHRITT 2. RICHTLINIEN FÜR DAS KONVERTIEREN AUSWÄHLEN

Wählen Sie bei diesem Schritt die zu konvertierenden Richtlinien aus. Aktivieren Sie das Kontrollkästchen links vom

Namen einer Richtlinie, um die Richtlinie auszuwählen.

Klicken Sie auf Weiter, um zum nächsten Schritt des Assistenten zum Konvertieren von Richtlinien und Aufgaben zu

gehen.

SCHRITT 3. AUFGABEN FÜR DAS KONVERTIEREN AUSWÄHLEN

Wählen Sie bei diesem Schritt die zu konvertierenden Aufgaben aus. Aktivieren Sie das Kontrollkästchen links vom

Namen einer Aufgabe, um die Aufgabe auszuwählen.

Klicken Sie auf Weiter, um zum nächsten Schritt des Assistenten zum Konvertieren von Richtlinien und Aufgaben zu

gehen.

SCHRITT 4. KONVERTIEREN VON RICHTLINIEN UND AUFGABEN

ABSCHLIEßEN

Klicken Sie bei diesem Schritt auf Fertig. Der Assistent zum Konvertieren von Richtlinien und Aufgaben wird

abgeschlossen.

Die konvertierten Richtlinien werden in der Richtlinienliste auf der Registerkarte Richtlinien des Ordners mit dem

Namen des KSC-Clusters angezeigt. Konvertierte Richtlinien erhalten folgenden Namen: "<Name der ursprünglichen

Richtlinie> (konvertiert)". Löschen Sie die ursprünglichen Richtlinien (s. Administratorhandbuch zu Kaspersky Security

Center.

Die konvertierten Aufgaben werden in der Aufgabenliste auf der Registerkarte Aufgaben des Ordners mit dem Namen

des KSC-Clusters angezeigt. Konvertierte Aufgaben erhalten folgenden Namen: "<Name der ursprünglichen

Aufgabe> (konvertiert)". Löschen Sie die ursprünglichen Aufgaben.

VORGEHEN BEI DER PROGRAMMINSTALLATION

Die Programminstallation in einer virtuellen VMware-Infrastruktur erfolgt durch die Verteilung der SVMs auf den VMware

ESXi-Hosts.

Gehen Sie folgendermaßen vor, um das Programm in einer virtuellen VMware-Infrastruktur zu installieren:

1. Öffnen Sie die Administrationskonsole von Kaspersky Security Center.

2. Wählen Sie in der Konsolenstruktur den Administrationsserver aus.

3. Starten Sie den Installationsassistenten für das Programm mit dem Link Konfiguration der SVMs installieren /