Page 1

Kaspersky Security Center 9.0

Manuel

d’administrateur

VERSION DE L’APPLICATION : 9.0

Page 2

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que ce document vous aidera dans votre travail et répondra à la plupart

des problèmes émergents.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après, Kaspersky Lab) et il est protégé par les

législations de la Fédération de Russie et les accords internationaux sur les droits d'auteur. Toute copie ou diffusion

illicite de ce document, intégrale ou partielle, est passible de poursuites civiles, administratives ou judiciaires,

conformément aux lois applicables.

La copie sous un format quelconque et la diffusion, y compris la traduction, de n'importe quel document ne sont admises

que par autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagnent peuvent être utilisés uniquement à des fins personnelles, non

commerciales et à titre d'information.

Ce document peut être modifié sans avertissement préalable. La version la plus récente du manuel est disponible sur le

site de Kaspersky Lab, à l'adresse suivante : http://www.kaspersky.com/fr/docs.

Kaspersky Lab ne peut être tenu responsable du contenu, de la qualité, de l'actualité et de l'exactitude des textes utilisés

dans ce manuel et dont les droits appartiennent à d'autres entités. Kaspersky Lab n'assume pas non plus de

responsabilité en cas de dommages liés à l'utilisation de ces textes.

Date d'édition : 21/09/11

© 2011 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.fr

http://entreprise.kaspersky.fr

Page 3

3

CONTENU

A PROPOS DE CE MANUEL ......................................................................................................................................... 8

Dans ce document .................................................................................................................................................... 8

Conventions ............................................................................................................................................................ 10

SOURCES D'INFORMATIONS COMPLEMENTAIRES ............................................................................................... 11

Sources d'informations pour les recherches indépendantes .................................................................................. 11

Discussion sur les applications de Kaspersky Lab sur le forum ............................................................................. 12

Contacter le Groupe de rédaction de la documentation pour les utilisateurs .......................................................... 12

KASPERSKY SECURITY CENTER ............................................................................................................................. 13

Nouveautés ............................................................................................................................................................ 14

Configurations matérielles et logicielles .................................................................................................................. 15

ADMINISTRATION DES CLES KASPERSKY SECURITY CENTER .......................................................................... 18

Présentation du contrat de licence ......................................................................................................................... 18

A propos des licences Kaspersky Security Center ................................................................................................. 18

A propos des clés ................................................................................................................................................... 19

A propos des fichiers clés ....................................................................................................................................... 19

Activation de l'application ....................................................................................................................................... 20

Renouvellement de la licence ................................................................................................................................. 20

INTERFACE DE L'APPLICATION ................................................................................................................................ 21

Fenêtre principale du programme ........................................................................................................................... 21

Arborescence de la console ................................................................................................................................... 23

Zone de travail ........................................................................................................................................................ 25

Ensemble de groupes d'administration ................................ ............................................................................. 27

Liste des objets d'administration ....................................................................................................................... 27

Ensemble de groupes d'informations ................................................................................................................ 29

Groupe du filtrage de données ............................................................................................................................... 30

Menu contextuel ..................................................................................................................................................... 33

Configuration de l'interface ..................................................................................................................................... 34

ASSISTANT DE CONFIGURATION INITIALE ............................................................................................................. 34

NOTIONS PRINCIPALES ............................................................................................................................................ 36

Serveur d'administration ......................................................................................................................................... 36

Hiérarchie des Serveurs d'administration ............................................................................................................... 37

Serveur d’administration virtuel .............................................................................................................................. 37

Agent d'administration. Groupe d'administration .................................................................................................... 38

Poste de travail de l'administrateur ......................................................................................................................... 39

Plug-in d'administration de l'application .................................................................................................................. 39

Stratégies, paramètres de l’application et tâches ................................................................................................... 40

Corrélation de la stratégie et des paramètres locaux de l'application ..................................................................... 41

ADMINISTRATION DES SERVEURS D'ADMINISTRATION ....................................................................................... 43

Connexion au Serveur d'administration et permutation entre les Serveurs d'administration .................................. 43

Privilèges d'accès au Serveur d'administration et à ses objets............................................................................... 45

Conditions de connexion au Serveur d'administration via Internet ......................................................................... 46

Connexion sécurisée au Serveur d'administration .................................................................................................. 46

Certificat du Serveur d'administration ............................................................................................................... 46

Page 4

M A N U E L D ' A D M I N I S T R A T E U R

4

Authentification du Serveur d'administration lors de l'utilisation de l'ordinateur ................................................ 47

Authentification du Serveur lors de la connexion de la Console d'administration ............................................. 47

Se déconnecter du Serveur d'administration .......................................................................................................... 47

Ajout d'un Serveur d'administration à l'arborescence de la console ....................................................................... 47

Suppression d'un Serveur d'administration de l'arborescence de console ............................................................. 48

Changement du compte du service du Serveur d'administration. Utilitaire klsrvswch ............................................ 48

Affichage et modification des paramètres du Serveur d'administration .................................................................. 49

Configuration des paramètres généraux du Serveur d'administration............................................................... 49

Configuration des paramètres du traitement des événements .......................................................................... 49

Contrôle de l'émergence d'épidémies de virus .................................................................................................. 50

Restriction du trafic ........................................................................................................................................... 50

Configuration de la collaboration avec le système Cisco Network Admission Control (NAC) ........................... 50

Interaction du Serveur d'administration avec le service KSN Proxy .................................................................. 51

Travail avec les utilisateurs internes ................................................................................................................. 51

ADMINISTRATION DES GROUPES D'ADMINISTRATION......................................................................................... 52

Création des groupes d'administration ................................................................................................................... 52

Déplacement des groupes d'administration ................................................................................................ ............ 53

Suppression des groupes d'administration ............................................................................................................. 54

Création automatique de structure des groupes d'administration ........................................................................... 54

ADMINISTRATION A DISTANCE DES APPLICATIONS ............................................................................................. 56

Administration des stratégies .................................................................................................................................. 56

Création d'une stratégie .................................................................................................................................... 57

Affichage des stratégies héritées dans le groupe imbriqué ............................................................................... 58

Activation d'une stratégie .................................................................................................................................. 58

Activation automatique d'une stratégie lors d'un événement "Attaque de virus" ............................................... 58

Application des stratégies pour les utilisateurs nomades .................................................................................. 58

Suppression d'une stratégie .............................................................................................................................. 59

Copie d'une stratégie ........................................................................................................................................ 59

Exportation d'une stratégie ............................................................................................................................... 59

Importation d'une stratégie ................................................................................................................................ 59

Conversion des stratégies................................................................................................................................. 60

Gérer les tâches ..................................................................................................................................................... 60

Création d'une tâche de groupe ........................................................................................................................ 61

Création d'une tâche pour le Serveur d'administration ...................................................................................... 62

Création d'une tâche pour la sélection d'ordinateurs ........................................................................................ 62

Création d'une tâche locale ............................................................................................................................... 63

Affichage d'une tâche de groupe héritée dans la zone de travail du groupe imbriqué ...................................... 63

Activation automatique des postes clients avec le lancement de la tâche ........................................................ 64

Arrêt automatique de l'ordinateur après l'exécution de la tâche ........................................................................ 64

Limitation de la durée d'exécution de la tâche .................................................................................................. 64

Exportation d'une tâche .................................................................................................................................... 65

Importation d'une tâche ..................................................................................................................................... 65

Conversion des tâches ..................................................................................................................................... 66

Démarrage et arrêt manuels des tâches ........................................................................................................... 66

Suspension et reprise manuelles d'une tâche ................................................................................................... 66

Suivi et affichage des comptes-rendus d'activité des tâches ............................................................................ 66

Affichage de l'historique des tâches entreposé sur le Serveur d'administration ................................................ 67

Configuration du filtre d'informations sur les résultats d'exécution de la tâche ................................................. 67

Page 5

C O N T E N U

5

Consultation et modification des paramètres locaux de l'application ...................................................................... 67

ADMINISTRATION DES POSTES CLIENTS ............................................................................................................... 69

Connexion des postes clients au Serveur d'administration ..................................................................................... 69

Connexion manuelle du poste client au Serveur d'administration. Utilitaire klmover .............................................. 70

Vérification de la connexion du poste client avec le Serveur d'administration ........................................................ 71

Vérification automatique de la connexion du poste client avec le Serveur d'administration .............................. 71

Vérification manuelle de la connexion du poste client avec le Serveur d'administration. Utilitaire klnagchk ..... 72

Identification des postes clients sur le Serveur d'administration ............................................................................. 73

Ajout d'ordinateurs à un groupe d'administration .................................................................................................... 73

Modification du Serveur d'administration pour les postes clients ............................................................................ 74

Démarrage, arrêt et redémarrage à distance des postes clients ............................................................................ 74

Envoi du message aux utilisateurs des postes clients ............................................................................................ 75

Diagnostic à distance des postes clients. Utilitaire de diagnostic à distance Kaspersky Security Center ............... 75

Connexion de l'utilitaire de diagnostic à distance au poste client ...................................................................... 76

Activation et désactivation du traçage, téléchargement du fichier de traçage ................................................... 78

Téléchargement des paramètres des applications ............................................................................................ 78

Téléchargement des journaux des événements ............................................................................................... 79

Lancement du diagnostic et téléchargement de ses résultats........................................................................... 79

Lancement, arrêt ou relancement des applications ........................................................................................... 79

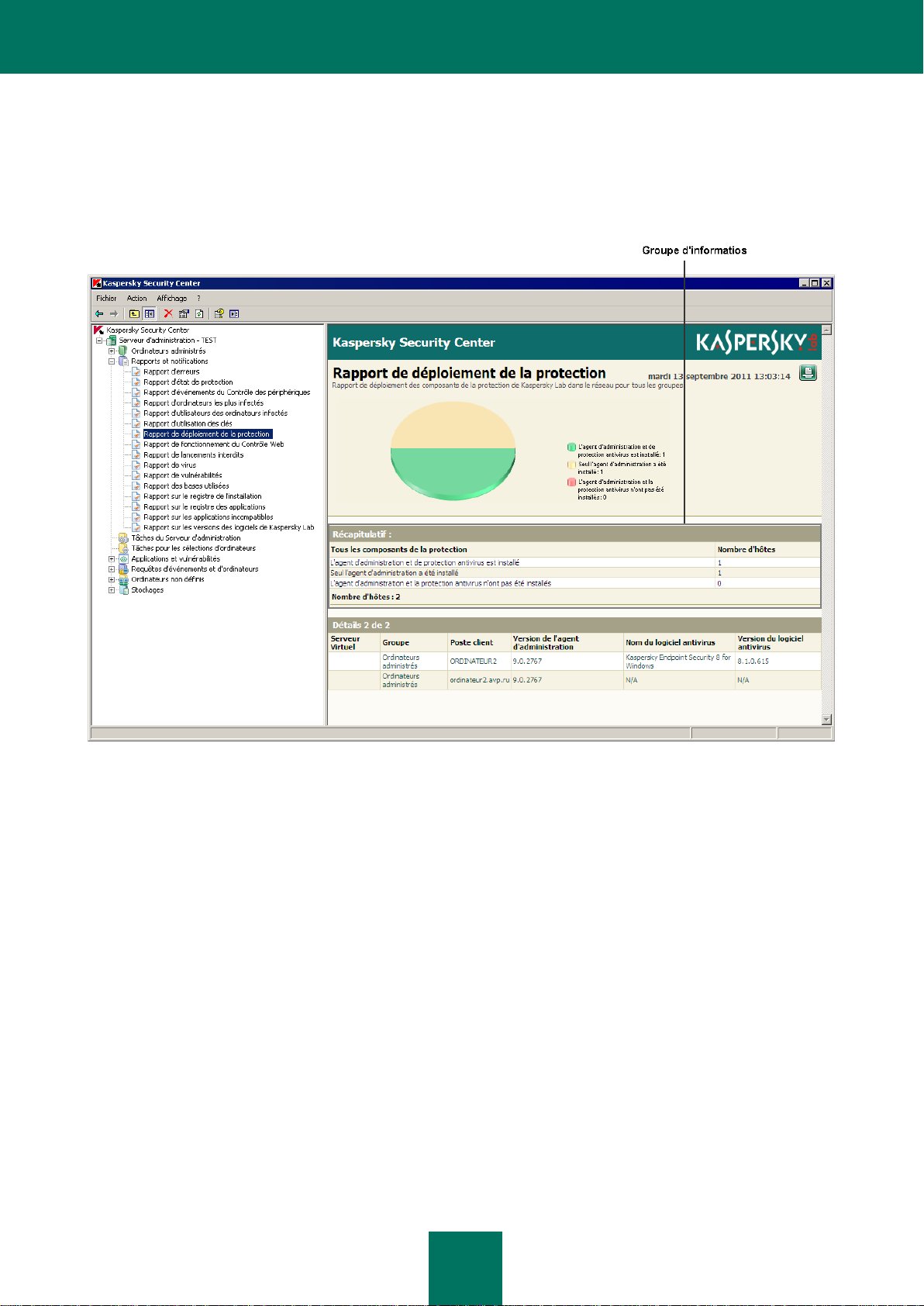

MANIPULATION AVEC LES RAPPORTS, LES STATISTIQUES ET LES NOTIFICATIONS ...................................... 80

Utilisation des rapports ........................................................................................................................................... 80

Créer le nouveau rapport .................................................................................................................................. 81

Génération et affichage de rapports .................................................................................................................. 81

Sauvegarde du rapport ..................................................................................................................................... 81

Création d'une tâche de diffusion du rapport .................................................................................................... 82

Travailler avec les données statistiques ................................................................................................................. 82

Configuration des paramètres de notifications ........................................................................................................ 83

EXTRACTION DES EVENEMENTS ET DES ORDINATEURS ................................................................................... 84

Requêtes d'ordinateurs ........................................................................................................................................... 84

Affichage d'une requête d'ordinateurs ............................................................................................................... 85

Configuration d'une requête d'ordinateurs ........................................................................................................ 85

Création d'une requête d'ordinateurs ................................................................................................................ 85

Exportation des paramètres de la requête d'ordinateurs dans un fichier .......................................................... 86

Création d'une requête d'ordinateurs selon les paramètres importés ............................................................... 86

Suppression des ordinateurs depuis les groupes d'administration dans la requête .......................................... 86

Requêtes d'événements ......................................................................................................................................... 87

Consultation d'une requête d'événements ........................................................................................................ 87

Configuration d'une requête d'événements ....................................................................................................... 88

Création d'une requête d'événements .............................................................................................................. 88

Exportation d'une requête dans le fichier texte ................................................................................................. 88

Suppression des événements depuis la requête .............................................................................................. 89

ORDINATEURS NON DEFINIS ................................................................................................................................... 90

Sondage du réseau ................................................................................................................................................ 90

Affichage et modification des paramètres de sondage du réseau Windows ..................................................... 91

Affichage et modification des paramètres de sondage des groupes Active Directory ....................................... 91

Affichage et modification des paramètres de sondage des plages IP ............................................................... 92

Travail avec les domaines Windows. Affichage et modification des paramètres du domaine ................................ 92

Page 6

M A N U E L D ' A D M I N I S T R A T E U R

6

Travail avec les plages IP ....................................................................................................................................... 92

Création de la plage IP ..................................................................................................................................... 93

Affichage et modification des paramètres de plage IP ...................................................................................... 93

Travail avec les groupes Active Directory. Affichage et modification des paramètres du groupe ........................... 93

Création des règles de déplacement automatique des ordinateurs dans le groupe d'administration ..................... 94

APPLICATIONS ET VULNERABILITES ...................................................................................................................... 95

Registre des applications........................................................................................................................................ 95

Fichiers exécutables ............................................................................................................................................... 96

Mises à jour Windows Update ................................................................................................................................ 96

Catégories des applications. Administration du lancement des applications .......................................................... 96

Vulnérabilités dans les applications ........................................................................................................................ 97

MISE A JOUR DES BASES ET DES MODULES D'APPLICATION ............................................................................. 98

Création d'une tâche de téléchargement des mises à jour dans le référentiel ........................................................ 98

Configuration des paramètres de la tâche de téléchargement des mises à jour dans le stockage......................... 99

Analyse des mises à jour récupérées ..................................................................................................................... 99

Configuration des stratégies de vérification et des tâches auxiliaires ................................................................... 100

Affichage des mises à jour récupérées ................................................................................................................. 101

Déploiement de mises à jour automatique............................................................................................................ 102

Déploiement de mises à jour vers les clients immédiatement après le téléchargement ................................. 102

Redistribution automatique des mises à jour sur les Serveurs d'administration secondaires ......................... 103

Installation automatique des mises à jour des modules d'applications des Serveurs et des Agents d'administration

........................................................................................................................................................................ 103

Formation de la liste des agents de mise à jour et configuration des paramètres........................................... 104

Récupération des mises à jour par les agents de mises à jour ....................................................................... 105

TRAVAIL AVEC LES CLES DES APPLICATIONS .................................................................................................... 106

Consultation des informations sur les clés utilisées .............................................................................................. 106

Ajout de la clé dans le stockage du Serveur d'administration ................................................................ ............... 107

Diffusion des clés sur les postes clients ............................................................................................................... 107

Diffusion automatique de la clé ............................................................................................................................. 107

Création et consultation du rapport d'utilisation des clés ...................................................................................... 108

STOCKAGES DES DONNEES .................................................................................................................................. 109

Exportation de la liste des objets en quarantaine dans le fichier texte ................................................................. 109

Paquets d'installation ............................................................................................................................................ 110

Quarantaine et dossier de sauvegarde ................................................................................................................. 110

Activation de la gestion à distance des fichiers dans les stockages ............................................................... 111

Consultation des propriétés du fichier placé dans le stockage........................................................................ 111

Suppression des fichiers depuis le stockage .................................................................................................. 111

Restauration des fichiers depuis le stockage .................................................................................................. 112

Enregistrement du fichier depuis le stockage sur le disque ............................................................................ 112

Analyse des fichiers en quarantaine ............................................................................................................... 112

Fichiers avec un traitement différé ........................................................................................................................ 113

Réparation du fichier avec un traitement différé .............................................................................................. 113

Enregistrement du fichier avec un traitement différé sur le disque .................................................................. 113

Suppression des fichiers du dossier "Fichiers avec un traitement différé" ...................................................... 114

Page 7

C O N T E N U

7

CONTACTER LE SERVICE DU SUPPORT TECHNIQUE ........................................................................................ 115

GLOSSAIRE .............................................................................................................................................................. 116

KASPERSKY LAB ...................................................................................................................................................... 122

INFORMATIONS SUR LE CODE TIERS ................................................................................................................... 123

NOTIFICATIONS SUR LES MARQUES DE COMMERCE ........................................................................................ 124

INDEX ........................................................................................................................................................................ 125

Page 8

8

A PROPOS DE CE MANUEL

DANS CETTE SECTION

Dans ce document ............................................................................................................................................................ 8

Conventions .................................................................................................................................................................... 10

Ce manuel contient une description du rôle de Kaspersky Security Center 9.0 (ci-après – Kaspersky Security Center) et

une description pas à pas de ses fonctions. Le document décrit aussi les notions et les fonctions principales de

l'application Kaspersky Security Center.

DANS CE DOCUMENT

Le manuel de l'administrateur de Kaspersky Security Center contient l'introduction, les sections décrivant l'interface de

l'application, ses paramètres et les services, les sections décrivant les résolutions des problèmes généraux, ainsi que les

glossaires des termes.

Sources d'informations complémentaires (à la page 11)

Cette section reprend les informations où vous pouvez obtenir des informations sur l'application, excepté les documents

livrés avec l'application.

Kaspersky Security Center (à la page 13)

Cette section reprend les informations sur la désignation, les fonctions clés et la composition de l'application Kaspersky

Security Center.

Administration des clés Kaspersky Security Center (à la page 18)

Cette section décrit les particularités du contrat de licence de l'application Kaspersky Security Center.

Interface de l'application (à la page 21)

Cette section décrit les paramètres principaux de l'interface Kaspersky Security Center.

Assistant de configuration initiale (à la page 34)

Cette section reprend les informations sur le fonctionnement de l'Assistant de configuration initiale de Kaspersky Security

Center.

Notions principales (à la page 36)

Cette section contient les définitions détaillées des notions principales, concernant Kaspersky Security Center.

Administration des Serveurs d'administration (à la page 43)

Cette section contient les informations sur le travail avec les Serveurs d'administration et sur la configuration des

paramètres du Serveur d'administration.

Page 9

A P R O P O S D E C E M A N U E L

9

Administration des groupes d'administration (à la page 52)

Cette section contient les informations sur le travail avec les groupes d'administration.

Administration à distance des applications (à la page 56)

Cette section contient les informations sur l'administration à distance des applications Kaspersky Lab installées sur les

postes clients à l'aide des stratégies, des tâches et de la configuration des paramètres locaux des applications.

Administration des postes clients (à la page 69)

Cette section contient les informations sur le travail avec les postes clients.

Manipulation avec les rapports, les statistiques et les notifications (à la page 80)

Cette section reprend les informations sur le fonctionnement avec les rapports et les statistiques dans Kaspersky

Security Center, ainsi que sur la configuration des notifications du Serveur d'administration.

Requêtes d'événements et d'ordinateurs (à la page 84)

Cette section reprend les informations sur le fonctionnement avec les extractions des événements dans le

fonctionnement de Kaspersky Security Center et des applications administrées, ainsi que sur le fonctionnement avec les

extractions des postes clients.

Ordinateurs non définis (à la page 90)

Cette section reprend les informations sur le travail avec les ordinateurs du réseau de l'entreprise, non inclus dans les

groupes d'administration.

Applications et vulnérabilités (à la page 95)

Cette section décrit le travail avec les applications et les vulnérabilités que Kaspersky Security Center découvre sur les

postes clients.

Mise à jour des bases et des modules d'application (à la page 98)

Cette section décrit le téléchargement et la diffusion des mises à jour des bases et des modules d'application à l'aide de

Kaspersky Security Center.

Travail avec les clés des applications (à la page 106)

Cette section décrit les possibilités de Kaspersky Security Center sur le travail avec les clés des applications

administrées de Kaspersky Lab.

Stockages des données (à la page 109)

Cette section contient les informations sur les données enregistrées sur le Serveur d'administration et utilisées pour

suivre les états des postes clients et leur service.

Contacter le service du Support Technique (à la page 115)

Cette section décrit les règles des appels au service du Support Technique.

Glossaire

La section reprend les termes utilisés dans ce document.

Page 10

M A N U E L D ' A D M I N I S T R A T E U R

10

Kaspersky Lab (à la page 122)

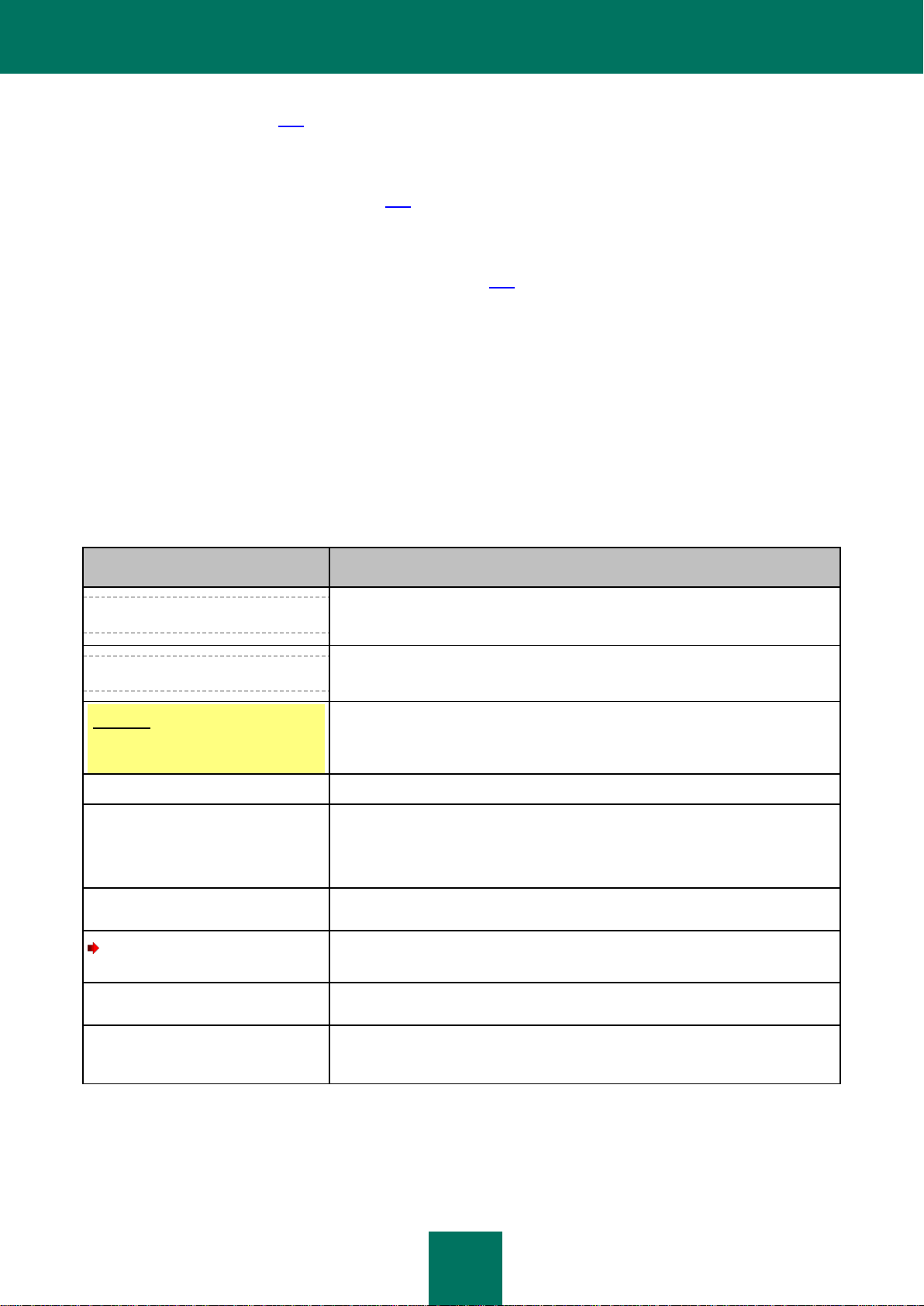

EXEMPLE DU TEXTE

DESCRIPTION DES CONVENTIONS

N'oubliez pas que ...

Les avertissements apparaissent en rouge et sont encadrés. Les avertissements

contiennent les informations importantes, par exemple, les informations liées aux

actions critiques pour la sécurité de l'ordinateur.

Il est conseillé d'utiliser ...

Les remarques sont encadrées. Les remarques fournissent des conseils et des

informations d'assistance.

Exemple :

...

Les exemples sont présentés sur un fond jaune sous le titre "Exemple".

La mise à jour, c'est ...

Les nouveaux termes sont en italique.

ALT+F4

Les noms des touches du clavier sont en caractères mi-gras et en lettres

majuscules.

Deux noms de touche unis par le caractère "+" représentent une combinaison de

touches.

Activer

Les noms des éléments de l'interface sont en caractères mi-gras : les champs de

saisie, les commandes du menu, les boutons.

Pour planifier une tâche,

procédez comme suit :

Les phrases d'introduction sont en italique.

help

Les textes dans la ligne de commande ou les textes des messages affichés sur

l'écran par l'application sont en caractères spéciaux.

<adresse IP de votre ordinateur>

Les variables sont écrites entre chevrons. La valeur correspondant à la variable

doit être remplacée par cette variable à chaque fois. Par ailleurs, les

parenthèses angulaires sont omises.

Cette section reprend les informations sur Kaspersky Lab.

Informations sur le code tiers (à la page 123)

Cette section contient les informations sur le code tiers utilisé dans l'application Kaspersky Security Center.

Notifications sur les marques de commerce (à la page 124)

Cette section reprend les notifications sur les marques de commerce déposées.

Index

Cette section vous aidera à trouver rapidement les informations nécessaires dans le document.

CONVENTIONS

Les conventions décrites dans le tableau ci-dessous sont utilisées dans le document.

Tableau 1. Conventions

Page 11

11

SOURCES D'INFORMATIONS

DANS CETTE SECTION

Sources d'informations pour les recherches indépendantes ........................................................................................... 11

Discussion sur les applications de Kaspersky Lab sur le forum ...................................................................................... 12

Contacter le Groupe de rédaction de la documentation pour les utilisateurs .................................................................. 12

COMPLEMENTAIRES

Cette section reprend les informations où vous pouvez obtenir des informations sur l'application, excepté les documents

livrés avec l'application.

Si vous avez des questions sur le choix, l'achat, l'installation ou l'utilisation de Kaspersky Security Center, vous pouvez

rapidement obtenir des réponses.

Kaspersky Lab offre de nombreuses sources d'informations sur l'application. Vous pouvez choisir celle qui vous convient

le mieux en fonction de l'urgence et de la gravité de la question.

SOURCES D'INFORMATIONS POUR LES RECHERCHES

INDEPENDANTES

Vous pouvez consulter les sources suivantes pour obtenir des informations sur l'application :

page consacrée à l'application sur le site Web de Kaspersky Lab ;

page consacrée à l'application sur le site Web du service du Support Technique (dans la Base de

connaissances) ;

système d'aide électronique ;

documentation.

Page sur le site Web de Kaspersky Lab

http://www.kaspersky.com/fr/security-center

Cette page fournit des informations générales sur l'application, ses possibilités et ses particularités.

Page sur le site Web du service du Support Technique (Base de connaissances)

http://support.kaspersky.com/fr/remote_adm

Cette page propose des articles publiés par les experts du service du Support Technique.

Ces articles contiennent des informations utiles, des recommandations et les réponses aux questions les plus

souvent posées sur l'achat, l'installation et l'utilisation de Kaspersky Security Center. Ils sont regroupés par thèmes

tels que "Manipulation des fichiers clés", "Mise à jour des bases" ou "Résolution des problèmes". Les articles

peuvent répondre à des questions concernant non seulement Kaspersky Security Center, mais également d'autres

logiciels de Kaspersky Lab. Ils peuvent aussi contenir des informations sur le service du Support Technique dans

son ensemble.

Page 12

M A N U E L D ' A D M I N I S T R A T E U R

12

Système d'aide électronique

Une aide complète est livrée avec l'application.

Celle-ci propose une description détaillée des fonctions proposées par l'application.

Pour ouvrir l'aide, sélectionnez l'élément Rubriques de l'aide dans le menu Aide de la console.

Si vous avez des questions sur une fenêtre en particulier de l'application, vous pouvez consulter l'aide contextuelle.

Pour ouvrir l'aide contextuelle, appuyez sur la touche F1 dans la fenêtre qui vous intéresse.

Documentation

La documentation qui accompagne cette application contient la majorité des informations indispensables pour son

utilisation. Elle contient des documents suivants :

Le Manuel de l'administrateur décrit le but, les notions principales, les fonctions et le mode de fonctionnement

général de Kaspersky Security Center.

Le Manuel d'implantation décrit l'installation des composants de Kaspersky Security Center, ainsi que

l'installation à distance des applications dans un réseau informatique de configuration simple.

Guide de démarrage contient une description des étapes qui permettront à l'administrateur de la sécurité

antivirus de l'entreprise de commencer à utiliser rapidement Kaspersky Security Center et de déployer la

protection antivirus dans tout le réseau sur la base des applications de Kaspersky Lab.

Ces documents sont en format PDF et sont livrés avec Kaspersky Security Center.

Vous pouvez télécharger la documentation depuis les pages consacrées à l'application sur le site Web de

Kaspersky Lab.

Les informations sur l'interface de l'application d'administration (API) Kaspersky Security Center s'affichent dans le

fichier klakaut.chm situé dans le dossier d'installation de l'application.

DISCUSSION SUR LES APPLICATIONS DE KASPERSKY LAB

SUR LE FORUM

Si votre question n'est pas urgente, vous pouvez en discuter avec les spécialistes de Kaspersky Lab et d'autres

utilisateurs sur notre forum à l'adresse http://forum.kaspersky.fr.

Sur le forum, vous pouvez consulter les sujets publiés, ajouter des commentaires, créer une nouvelle discussion ou

lancer des recherches.

CONTACTER LE GROUPE DE REDACTION DE LA

DOCUMENTATION POUR LES UTILISATEURS

Si vous avez des questions concernant la documentation, ou vous y avez trouvé une erreur, ou vous voulez laisser un

commentaire sur nos documents, vous pouvez contacter les spécialistes du Groupe de rédaction de la documentation

pour les utilisateurs.

En passant au lien Envoyer des commentaires situé en haut à droite de la fenêtre de l'aide, vous pouvez ouvrir la

fenêtre du client de messagerie utilisé par défaut sur votre ordinateur. L'adresse du groupe de rédaction de la

documentation – docfeedback@kaspersky.com sera indiquée dans la fenêtre ouverte, et dans le sujet du message –

"Kaspersky Help Feedback: Kaspersky Security Center". Sans modifier le sujet du message, écrivez votre commentaire

et envoyez le message.

Page 13

13

KASPERSKY SECURITY CENTER

Cette section reprend les informations sur la désignation, les fonctions clés et la composition de l'application Kaspersky

Security Center.

Le logiciel est proposé dans deux versions :

Kaspersky Security Center 9.0 (ci-après – Kaspersky Security Center) est proposé gratuitement avec toutes les

applications de Kaspersky Lab de la suite Kaspersky Open Space Security (version vendue en boîte). Il peut

également être téléchargé depuis le site de Kaspersky Lab (http://www.kaspersky.fr).

Kaspersky Security Center 9,0, Service Provider Edition (ci-après – Kaspersky Security Center SPE) est livré

sous les conditions particulières aux partenaires de Kaspersky Lab. Pour plus d'informations, visitez le site

Internet de Kaspersky Lab, à la page http://www.kaspersky.com/fr/partners.

L'application Kaspersky Administration Kit est un précurseur de l'application Kaspersky Security Center.

L'application Kaspersky Security Center a été développée pour l'exécution centralisée des principales tâches

d'administration de la gestion de la sécurité antivirus des réseaux informatiques des entreprises qui repose sur l'emploi

des applications reprises dans la suite logicielle Kaspersky Open Space Security. Kaspersky Security Center prend en

charge toutes les configurations réseau utilisant le protocole TCP/IP.

L'application Kaspersky Security Center est un outil pour les administrateurs de réseaux d'entreprise et pour les

responsables de la sécurité antivirus.

La version SPE est un outil pour les entreprises offrant les services SaaS (ci-après – prestataires de services).

A l'aide de Kaspersky Security Center, vous pouvez :

Créer les Serveurs d'administration virtuels pour assurer une protection antivirus des bureaux à distance ou des

réseaux des entreprises-clients.

Sous les entreprises-clients, les entreprises, dont la protection antivirus est assurée par le prestataire de

services, sont ici sous-entendues.

Former une hiérarchie de groupes d'administration qui assure une protection antivirus de l'entreprise. Les

groupes d'administration permettent d'administrer la sélection d'ordinateurs comme un tout unique.

Effectuer l'installation et la désinstallation à distance des applications de Kaspersky Lab.

Effectuer à distance l'administration centralisée des applications de Kaspersky Lab.

Recevoir et diffuser de façon centralisée sur les postes clients les mises à jour des bases et des modules des

applications de Kaspersky Lab.

Recevoir les notifications sur les événements critiques dans le fonctionnement des applications de Kaspersky

Lab.

Recevoir les statistiques et les rapports de fonctionnement des applications de Kaspersky Lab.

Administrer les clés des applications installées de Kaspersky Lab.

Travailler de façon centralisée avec les fichiers, placés en quarantaine ou dans le dossier de sauvegarde par

les applications antivirales, aussi qu'avec les objets dont le traitement est différé.

Travailler de façon centralisée avec les applications des éditeurs tiers, installées sur les postes clients.

Page 14

M A N U E L D ' A D M I N I S T R A T E U R

14

DANS CETTE SECTION

Nouveautés ..................................................................................................................................................................... 14

Configurations matérielles et logicielles .......................................................................................................................... 15

NOUVEAUTES

Modifications apportées dans l'application Kaspersky Security Center 9.0 par rapport à la version Kaspersky

Administration Kit 8.0 :

La possibilité de créer les Serveurs d'administration virtuels a été réalisée.

La fonction KSN Proxy a été ajoutée. Cette fonction assure l'interaction entre KSN et les postes clients.

Le composant Kaspersky Security Center Web-Console a été ajouté dans l'application.

La fonction du contrôle de fonctionnement des applications a été ajoutée.

La fonction de la récolte centralisée des informations sur l'état de configuration matérielle sur les ordinateurs

administrés a été ajoutée.

La fonction du registre centralisé des applications a été élargie.

La fonction du contrôle de vulnérabilités dans les applications sur les ordinateurs administrés a été ajoutée.

La prise en charge Windows® Failover Clustering pour le Serveur d'administration a été ajoutée.

La fonction de la mise à jour des descriptions des applications incompatibles lors de la création des paquets

d'installation des applications antivirus a été ajoutée.

La possibilité d'obtenir les notifications sur les nouvelles versions des applications corporatives de Kaspersky

Lab et la possibilité d'obtenir les nouvelles versions dans le cadre de la tâche de mise à jour du Serveur

d'administration a été ajoutée.

L'ensemble de rapports et de panneaux d'informations a été élargi.

Le mécanisme de désignation automatique des agents de mises à jour a été réalisé.

La possibilité de sonder le réseau et d'installer à distance les applications à l'aide de l'Agent d'administration a

été ajoutée.

L'interface d'utilisateur de la Console d'administration a été retravaillée.

La possibilité d'utiliser la passerelle des connexions a été ajoutée.

L'installateur séparé pour la Console d'administration a été ajouté.

La possibilité de recherche de texte d'informations par la Console d'administration a été réalisée.

La fonction de l'identification des machines virtuelles a été réalisée. Il est possible de réaliser la recherche et

d'établir les règles de déplacement des ordinateurs conformément aux paramètres de la machine virtuelle.

Le support du mode dynamique pour Virtual Desktop Infrastructure (VDI) a été réalisé.

Le composant Gestionnaire des connexions permettant d'installer les intervalles de temps du transfert de

données depuis l'Agent d'administration vers le Serveur a été ajouté.

Page 15

K A S P E R S K Y S E C U R I T Y C E N T E R

15

La possibilité d'administrer l'interaction avec Microsoft® NAP dans la stratégie de l'Agent d'administration a été

ajoutée.

La possibilité de créer des comptes Kaspersky Security Center, qui ne sont pas des comptes des utilisateurs

Windows, a été ajoutée.

La possibilité d'exclusion des groupes d'administration sélectionnés depuis la zone d'action de la tâche a été

ajoutée.

L'installateur séparé (son distributif est exclu de la composition de l'application) pour installer Kaspersky

Security Center System Health Validator a été créé.

CONFIGURATIONS MATERIELLES ET LOGICIELLES

Serveur d'administration et Kaspersky Security Center Web-Console

Configuration logicielle :

Microsoft Data Access® Components (MDAC) de version 2.8 ou supérieure ou Microsoft Windows

DAC 6.0.

Système de gestion des bases de données : Microsoft SQL Server® Express 2005, Microsoft SQL Server

Express 2008, Microsoft SQL Server Express 2008 R2, Microsoft SQL Server 2005, Microsoft SQL Server

2008, Microsoft SQL Server 2008 R2, MySQL versions 5.0.67, 5.0.77, 5.0.85, 5.087 Service Pack 1, 5.091

ou MySQL Enterprise versions 5.0.60 Service Pack 1, 5.0.70, 5.0.82 Service Pack 1, 5.0.90.

Microsoft Windows Server® 2003 et supérieur ; Microsoft Windows Server 2003 x64 et supérieur ;

Microsoft Windows Server 2008 ; Microsoft Windows Server 2008 déployé en mode Server Core ; Microsoft

Windows Server 2008 x64 avec Service Pack 1et tous les SP actuels (pour Microsoft Windows

Server 2008 x64 Microsoft Windows Installer 4.5 doit être installé) ; Microsoft Windows Server 2008 R2 ;

Microsoft Windows Server 2008 R2 déployé en mode Server Core ; Microsoft Windows XP

Professional avec Service Pack 2 et supérieur ; Microsoft Windows XP Professional x64 et supérieur ;

Microsoft Windows Vista® avec Service Pack 1 et supérieur, Microsoft Windows Vista x64 avec Service

Pack 1et tous les SP actuels (pour Microsoft Windows Server 2008 x64 Microsoft Windows Installer 4.5 doit

être installé) ; Microsoft Windows 7; Microsoft Windows 7 x64.

Configuration matérielle :

Pendant le fonctionnement sous le système d’exploitation Windows 32 bits :

Processeur avec 1 GHz ou plus ;

512 Mo de mémoire vive ;

1 Go d'espace disque disponible.

Pendant le fonctionnement sous le système d’exploitation Windows 64 bits :

Processeur avec 1.4 GHz ou plus ;

512 Mo de mémoire vive ;

1 Go d'espace disque disponible.

Page 16

M A N U E L D ' A D M I N I S T R A T E U R

16

Console d'administration Kaspersky

Configuration logicielle :

Système d'exploitation Microsoft Windows.

La version du système d'exploitation prise en charge est fixée par les exigences du Serveur

d'administration.

Microsoft Management Console version 2.0 et supérieure.

Lors du fonctionnement sous Microsoft Windows XP, Microsoft Windows Server 2003, Microsoft Windows

Server 2008, Microsoft Windows Server 2008 R2 ou Microsoft Windows Vista : la présence du navigateur

installé Microsoft Internet Explorer® 7.0 ou suivant est requise.

L'utilisation sous Microsoft Windows 7 requiert Microsoft Internet Explorer 8.0 ou suivant.

Configuration matérielle :

Pendant le fonctionnement sous le système d’exploitation Windows 32 bits :

Processeur avec 1 GHz ou plus ;

512 Mo de mémoire vive ;

1 Go d'espace disque disponible.

Pendant le fonctionnement sous le système d’exploitation Windows 64 bits :

Processeur avec 1.4 GHz ou plus ;

512 Mo de mémoire vive ;

1 Go d'espace disque disponible.

Agent d'administration et agent de mises à jour

Configuration logicielle :

Système d'exploitation :

Microsoft Windows.

Linux®.

Mac OS.

La version du système d'exploitation pris en charge est définie selon les exigences des applications dont

l'administration est accessible via Kaspersky Security Center.

Configuration matérielle :

Pendant le fonctionnement sous le système d’exploitation Windows 32 bits :

Processeur avec 1 GHz ou plus ;

512 Mo de mémoire vive ;

Espace disque disponible : 32 Mo pour l'Agent d'administration, 500 Mo pour l'agent de mises à jour.

Page 17

K A S P E R S K Y S E C U R I T Y C E N T E R

17

Pendant le fonctionnement sous le système d’exploitation Windows 64 bits :

Processeur avec 1.4 GHz ou plus ;

512 Mo de mémoire vive ;

Espace disque disponible : 32 Mo pour l'Agent d'administration, 500 Mo pour l'agent de mises à jour.

Pendant le fonctionnement sous le système d’exploitation Linux 32 bits :

Processeur avec 1 GHz ou plus ;

1 Go de mémoire vive ;

Espace disque disponible : 32 Mo pour l'Agent d'administration, 500 Mo pour l'agent de mises à jour.

Pendant le fonctionnement sous le système d’exploitation Linux 64 bits :

Processeur avec 1.4 GHz ou plus ;

1 Go de mémoire vive ;

Espace disque disponible : 32 Mo pour l'Agent d'administration, 500 Mo pour l'agent de mises à jour.

Pendant le fonctionnement sous le système d’exploitation Mac OS :

Processeur avec 1 GHz ou plus ;

1 Go de mémoire vive ;

Espace disque disponible : 32 Mo pour l'Agent d'administration, 500 Mo pour l'agent de mises à jour.

Page 18

18

ADMINISTRATION DES CLES KASPERSKY

DANS CETTE SECTION

Présentation du contrat de licence .................................................................................................................................. 18

A propos des licences Kaspersky Security Center ................................................................................................ .......... 18

A propos des clés ............................................................................................................................................................ 19

A propos des fichiers clés ............................................................................................................................................... 19

Activation de l'application ................................................................................................................................................ 20

Renouvellement de la licence ......................................................................................................................................... 20

SECURITY CENTER

Cette section décrit les particularités du contrat de licence de l'application Kaspersky Security Center.

Dans le contexte de l'octroi de licences de Kaspersky Security Center, les notions suivantes sont définies :

contrat de licence (cf. section "Présentation du contrat de licence" à la page 18) ;

licence (cf. section "A propos des licences Kaspersky Security Center" à la page 18) ;

clé (cf. section "A propos des clés" à la page 19) ;

fichier clé (cf. section "A propos des fichiers clés" à la page 19) ;

activation de l'application (à la page 20).

Ces notions sont liées d'une manière indissoluble et forment un schéma unique de l'octroi de licences.

PRESENTATION DU CONTRAT DE LICENCE

Le contrat de licence est un accord conclu entre une personne physique ou morale détenant une copie légale de

l'application et Kaspersky Lab. Le contrat est repris dans chaque application de Kaspersky Lab. Il reprend des

informations détaillées sur les droits et les restrictions d'utilisation de l'application.

Selon le contrat de licence, en achetant et en installant l'application de Kaspersky Lab, vous recevez le droit illimité sur la

possession de sa copie.

A PROPOS DES LICENCES KASPERSKY SECURITY CENTER

Licence : le droit d'utilisation de l'application en toute intégrité et des services complémentaires liés à l'application. Ces

services sont offerts par Kaspersky Lab et ses partenaires.

La licence de Kaspersky Security Center permet de créer des Serveurs d'administration virtuels. Les licences avec les

restrictions suivantes sont prévues :

La licence permettant de créer jusqu'à 50 Serveurs d'administration virtuels.

La licence permettant de créer jusqu'à 100 Serveurs d'administration virtuels.

Page 19

A D M I N I S T R A T I O N D E S C L E S K A S P E R S K Y S E C U R I T Y C E N T E R

19

Chaque licence est caractérisée par la durée de validité et le type.

Durée de validité de la licence : est un intervalle de temps pendant lequel vous possédez l'accès aux fonctions de

l'application et le droit d'utilisation des services complémentaires. Le volume des fonctions accessibles et des services

complémentaires dépend du type de licence.

Les types suivants de licences sont prévus :

Evaluation : une licence gratuite conçue pour faire connaissance avec Kaspersky Security Center.

La licence d'évaluation permet de créer des Serveurs d'administration virtuels. En utilisant la licence

d'évaluation, vous ne pouvez pas contacter le service du Support Technique. A la fin de sa validité, il n'est plus

possible de créer des Serveurs d'administration virtuels.

La durée de validité de la licence d'évaluation ne peut pas être renouvelée. Il est impossible d'utiliser

l'application selon la licence d'évaluation après l'utilisation de l'application selon la licence commerciale

Commerciale : une licence payante offerte lors de l'achat de Kaspersky Security Center.

La licence commerciale permet de créer des Serveurs d'administration virtuels et la possibilité de contacter le

service du Support Technique. A la fin de validité de la licence commerciale, l'application Kaspersky Security

Center pendant un intervalle de temps (15 jours) notifie sur l'expiration de la validité de la licence. Si vous ne

renouvelez pas la durée de validité de la licence durant cette période, vous ne pourrez plus créer des Serveurs

d'administration virtuels, ainsi que contacter le service du Support Technique.

A PROPOS DES CLES

Clé est une suite de caractères qui confirme le droit d'utilisation de l'application.

Clé active est une clé utilisée au moment actuel pour faire fonctionner l'application.

Clé complémentaire est une clé qui confirme le droit d'utilisation de l'application, non utilisée au moment actuel.

Pour confirmer la licence, vous pouvez ajouter deux clés. Dans ce cas, une clé sera active et l'autre sera

complémentaire.

A PROPOS DES FICHIERS CLES

Fichier clé : un moyen technique permettant d'ajouter une clé, liée au fichier clé, dans le stockage des clés.

Le fichier clé est livré avec le logiciel si vous avez acheté ce dernier chez un revendeur de Kaspersky Lab. Il est envoyé

par courrier électronique si vous avez acheté le logiciel en ligne.

Les informations suivantes sont reprises dans le fichier clé :

Durée de validité de la licence.

Type de licence (d'évaluation, commerciale).

Restriction de licence (par exemple, le nombre d'ordinateurs qui peuvent utiliser cette licence).

Délai périssable du fichier clé.

Délai périssable du fichier clé est une période, à l'expiration de laquelle le fichier clé devient inactif, et comme

conséquence, la possibilité d'ajouter une clé, liée avec ce fichier clé, dans le stockage des clés se perd. Le délai

périssable du fichier clé est considéré dès le moment de création du fichier clé.

Page 20

M A N U E L D ' A D M I N I S T R A T E U R

20

ACTIVATION DE L'APPLICATION

Pour obtenir les possibilités d'utiliser les fonctions et les services complémentaires liés avec l'application, il est

nécessaire d'activer l'application.

Pour activer l'application Kaspersky Security Center, procédez comme suit :

1. Achetez une licence.

2. Recevez le fichier clé ou le code d'activation prévu par les conditions de cette licence.

3. A l'aide du fichier clé ou du code d'activation, indiquez la clé, liée à la licence, en tant que clé active du Serveur

d'administration principal à l'aide d'un des moyens suivants :

Ajoutez la clé à l'aide de l'Assistant de configuration initiale.

Ajoutez la clé dans le dossier Stockages du Serveur d'administration principal, dans le dossier joint Clés.

Dans la fenêtre des propriétés du Serveur principal, sélectionnez la section Clés et ajoutez la clé dans le

groupe Clé active.

4. Redémarrez la Console d'administration.

RENOUVELLEMENT DE LA LICENCE

Lors de l'ajout des clés dans le stockage, une des clés devient active et l'autre - complémentaire.

A la fin de la durée de validité de la licence, indiquée dans le fichier de la clé active, vous pouvez utiliser la clé

complémentaire pour renouveler la durée de validité de la licence.

Primordialement, la clé indiquée lors de l'activation de l'application devient la clé active.

La clé complémentaire devient automatiquement active à l'expiration de la licence.

Si le fichier clé, appliqué pour ajouter la clé active, se trouve dans la liste noire des fichiers clés, Kaspersky Security

Center notifie sur la détection du fichier clé dans la liste noire et procède comme suit :

En présence de la clé active, modifie son statut sur active.

Lors de l'absence de la clé complémentaire, vous ne pouvez pas créer des Serveurs d'administration virtuels et

de contacter le service du Support Technique.

La vérification de l'actualité du fichier clé se passe à chaque obtention des mises à jour pour le Serveur d'administration

Kaspersky Security Center.

Page 21

21

INTERFACE DE L'APPLICATION

DANS CETTE SECTION

Fenêtre principale du programme ................................................................................................................................... 21

Arborescence de la console ............................................................................................................................................ 23

Zone de travail ................................................................................................................................................................ 25

Groupe du filtrage de données ........................................................................................................................................ 30

Menu contextuel ................................................................................................................................ .............................. 33

Configuration de l'interface .............................................................................................................................................. 33

Cette section décrit les paramètres principaux de l'interface Kaspersky Security Center.

La consultation, la création, la modification et la configuration des groupes d'administration, l'administration centralisée

du fonctionnement des applications de Kaspersky Lab installées sur les postes clients sont exécutées depuis le poste

administrateur. La Console d'administration assure l'interface d'administration. Elle représente un outil autonome

centralisé, intégré dans Microsoft Management Console (MMC), c'est pourquoi l'interface de Kaspersky Security Center

est standard pour MMC.

La Console d'administration permet de se connecter au Serveur d'administration distant par Internet.

Pour travailler localement avec les postes clients, l'application prévoit la possibilité d'installer une connexion à distance

avec l'ordinateur par la Console d'administration à l'aide de l'application standard Microsoft Windows "Connexion en

cours au poste de travail distant".

Afin d'utiliser cette possibilité, il est nécessaire d'autoriser la connexion à distance au poste de travail sur le poste client.

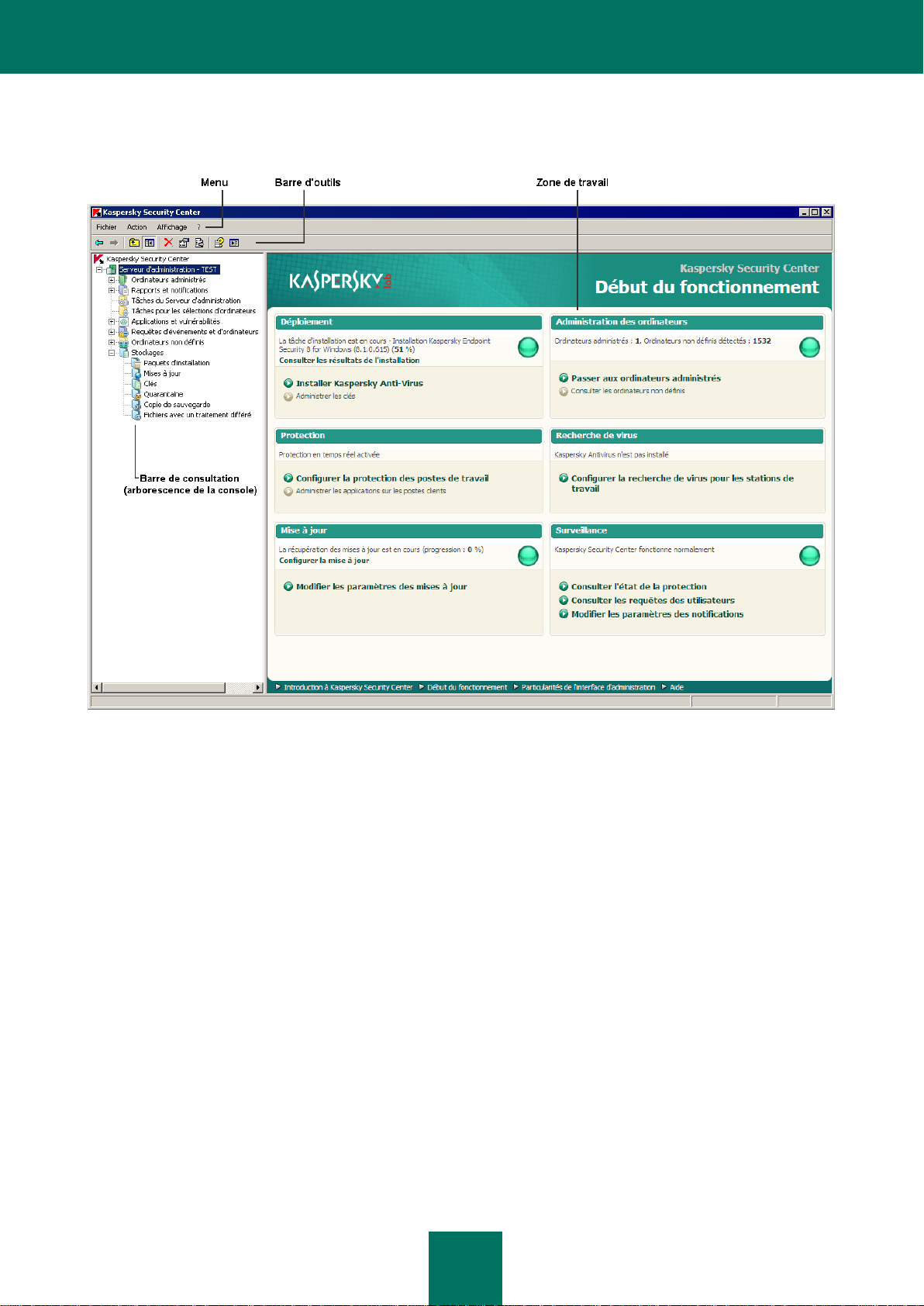

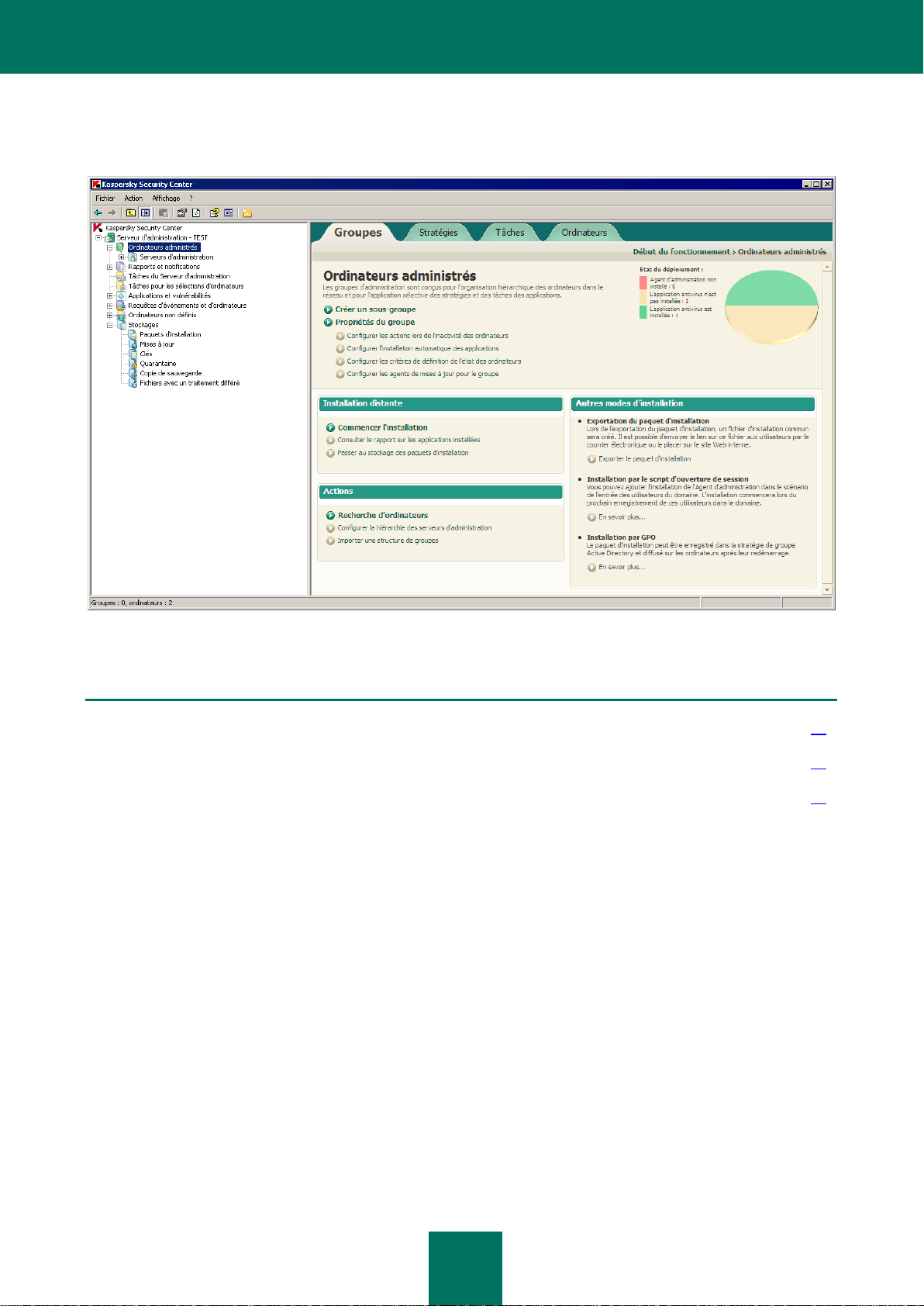

FENETRE PRINCIPALE DU PROGRAMME

La fenêtre principale de l'application (cf. ill. ci-dessous) contient le menu, la barre d'outils, la barre de consultation et la

zone de travail.

Le menu assure la gestion des fenêtres et offre l'accès au système d'informations. Le point du menu Action reprend les

commandes du menu contextuel pour l'objet de l'arborescence de la console.

La barre de consultation reflète l'étendue des noms de Kaspersky Security Center dans l'arborescence de la console

(cf. section "Arborescence de la console" à la page 23).

L'ensemble des boutons dans la barre d'outils assure un accès direct à certains points du menu principal. L'ensemble de

boutons dans la barre d'outils change selon la section actuelle ou pour le dossier de l'arborescence de la console.

Page 22

M A N U E L D ' A D M I N I S T R A T E U R

22

Le type de la zone de travail de la fenêtre principale dépend de l'entrée (dossier) de l'arborescence de la console à

laquelle elle appartient et les fonctions qu'elle effectue.

Illustration 1. Fenêtre principale de Kaspersky Security Center

Page 23

I N T E R F A C E D E L ' A P P L I C A T I O N

23

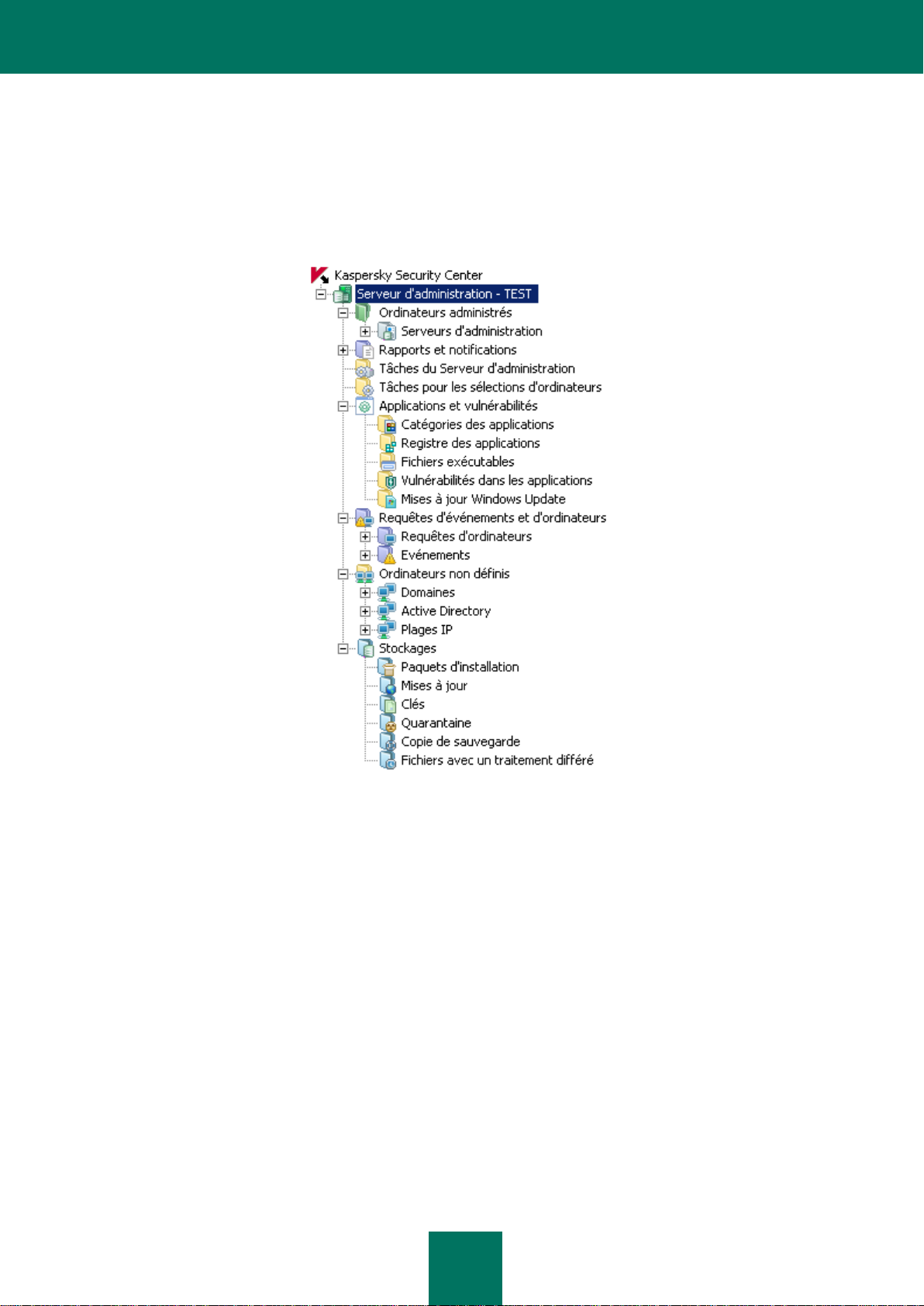

ARBORESCENCE DE LA CONSOLE

L'arborescence de la console (cf. ill. ci-dessous) est conçue pour refléter la hiérarchie (formée dans le réseau) des

Serveurs d'administration, de la structure de leurs groupes d'administration, ainsi que d'autres objets de l'application, tels

que Stockages et Extraction des événements et des ordinateurs. L'étendue des noms de Kaspersky Security Center

peut inclure plusieurs sections avec les noms des serveurs qui correspondent aux Serveurs d'administration installés et

inclus dans la structure du réseau.

Illustration 2. Arborescence de la console

La section Serveur d'administration : <Nom de l'ordinateur> est un conteneur et reflète la structure du Serveur

d'administration indiqué. Le conteneur Serveur d'administration – <Nom de l'ordinateur> inclut les dossiers suivants :

Ordinateurs administrés.

Rapports et notifications.

Tâches du Serveur d'administration.

Tâches pour les sélections d'ordinateurs.

Requêtes d'événements et d'ordinateurs.

Applications et vulnérabilités.

Ordinateurs non définis.

Stockages.

Page 24

M A N U E L D ' A D M I N I S T R A T E U R

24

Le dossier Ordinateurs administrés est conçu pour conserver, refléter, configurer et modifier la structure des groupes

d'administration, les stratégies de groupe et les tâches de groupe.

Le dossier Rapports et notifications de l'arborescence de la console contient l'ensemble des modèles pour former les

rapports d'état du système de protection antivirus sur les postes clients des groupes d'administration.

Le dossier Tâches du Serveur d'administration contient l'ensemble de tâches, définies pour le Serveur

d'administration. Il existe trois types de tâches du Serveur d'administration : l'envoi automatique des rapports, la

sauvegarde des données et le téléchargement des mises à jour dans le stockage du Serveur d'administration.

Le dossier Tâches pour les sélections d'ordinateurs contient les tâches définies pour les sélections d'ordinateurs

dans le groupe d'administration ou dans le dossier Ordinateurs non définis. Ces tâches sont désignées pour les petits

groupes de postes clients qui ne peuvent pas être unis dans un groupe d'administration séparé.

Le dossier Requêtes d'événements et d'ordinateurs inclut les sous-dossiers suivants :

Requêtes d'ordinateurs. Conçu pour la recherche des postes clients selon les critères définis.

Evénements. Contient les requêtes d'événements qui présentent les informations sur les événements

enregistrés dans le fonctionnement des applications, ainsi que sur les résultats de l'exécution de la tâche.

Le dossier Administration des applications est conçu pour administrer les applications installées sur les ordinateurs

du réseau. Il contient les sous-dossiers suivants :

Catégories des applications. Conçu pour travailler avec les catégories d'utilisateurs des applications.

Registre des applications. Contient la liste des applications installées sur les postes clients sur lesquels

l'Agent d'administration est installé.

Fichiers exécutables. Contient la liste des fichiers exécutables enregistrés sur les postes clients avec l'Agent

d'administration installé.

Vulnérabilités dans les applications. Contient la liste des vulnérabilités des applications sur les postes clients

avec l'Agent d'administration installé.

Mises à jour Windows Update. Contient la liste des mises à jour des applications Microsoft Windows reçues

par le Serveur d'administration qui peuvent être déployées sur les postes client.

Le dossier Ordinateurs non définis est conçu pour afficher le réseau d'ordinateurs où le Serveur d'administration est

installé. Le Serveur d'administration obtient les informations relatives à la structure du réseau et aux ordinateurs qui en

font partie lors des requêtes fréquentes adressées au réseau Windows, aux sous-réseaux IP ou Active Directory créés

dans le réseau informatique de l'entreprise. Les résultats des sondages sont affichés dans la zone d'informations des

sous-dossiers correspondants : Domaines, Plages IP et Active Directory.

Le dossier Stockages permet de manipuler les objets utilisés pour la surveillance de l'état des postes client et les

entretenir. Les données suivantes le composent :

Paquets d'installation. Contient la liste des paquets d'installation qui peuvent être utilisés pour l'installation à

distance des applications sur les postes clients.

Mises à jour. Contient la liste des mises à jour reçues par le Serveur d'administration qui peuvent être

déployées sur les postes client.

Clés. Contient la liste des clés sur les postes clients.

Quarantaine. Contient la liste des objets placés par les applications antivirus dans les dossiers de quarantaine

des postes client.

Dossier de sauvegarde. Contient la liste des copies de sauvegarde des objets placés dans le dossier de

sauvegarde.

Fichiers avec un traitement différé. Contient la liste des fichiers pour lesquels les applications antivirus ont

décidé le traitement ultérieur.

Page 25

I N T E R F A C E D E L ' A P P L I C A T I O N

25

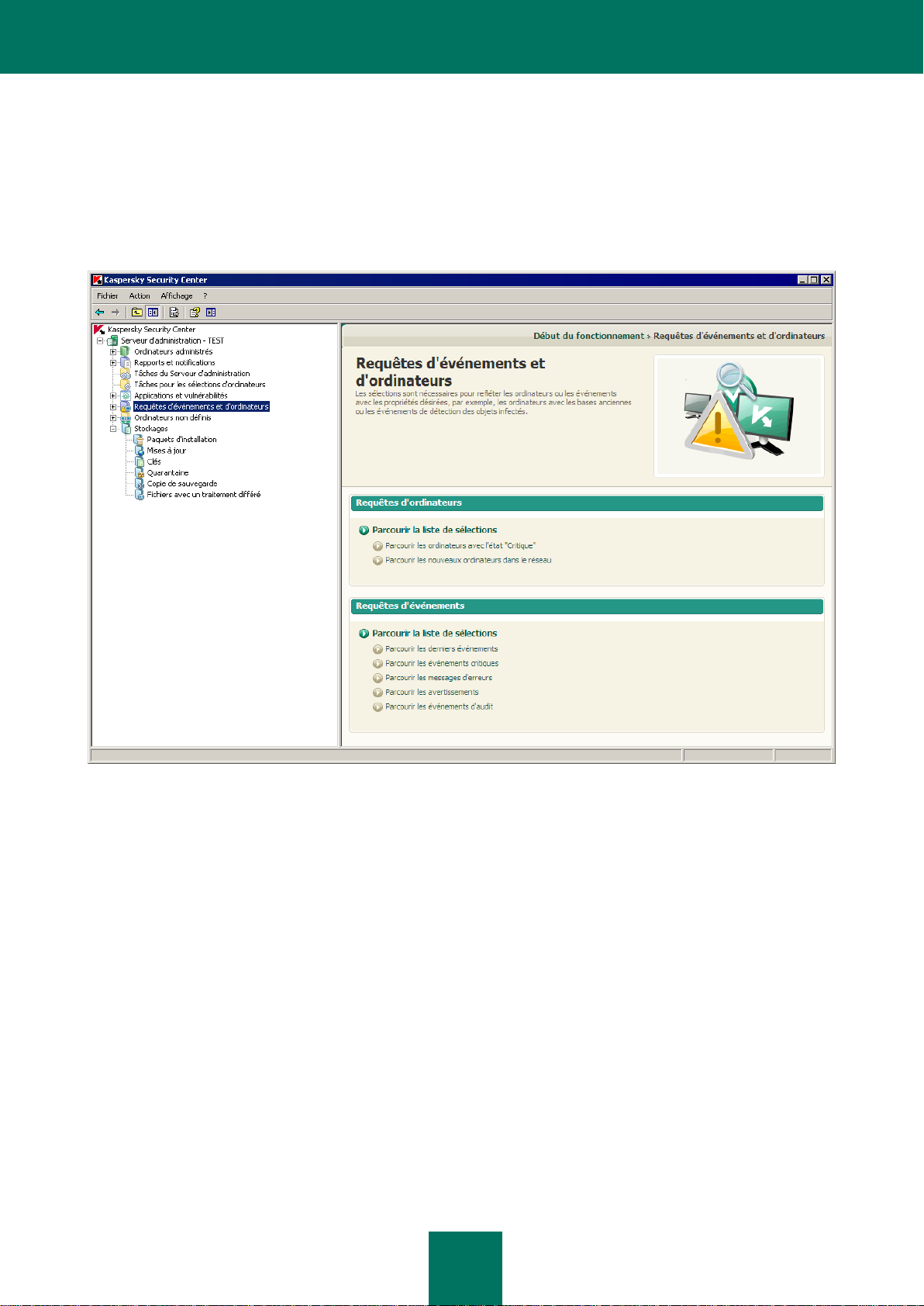

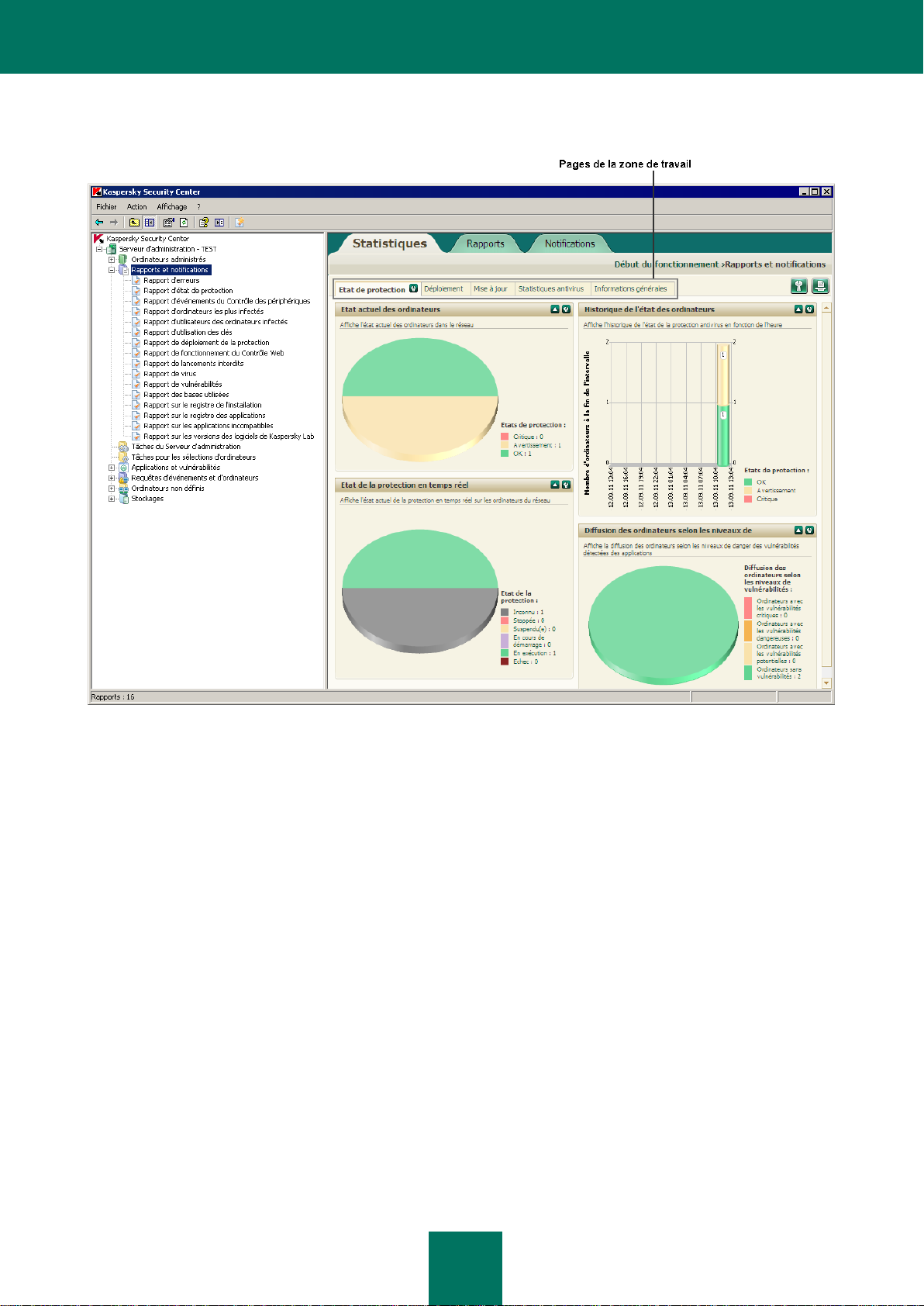

ZONE DE TRAVAIL

Zone de travail est une zone de la fenêtre principale de l'application Kaspersky Security Center située à droite de

l'arborescence de la console (cf. ill. ci-après). Elle contient la description des objets de l'arborescence de la console et

des fonctions qu'ils exécutent. Le contenu de la zone de travail correspond à l'objet sélectionné dans l'arborescence de

la console.

Illustration 3. Zone de travail

Le type de la zone de travail pour différents objets de l'arborescence de la console dépend du type des informations

affichées. Il existe trois types de la zone de travail :

ensemble de groupes d'administration ;

liste des objets d'administration ;

ensemble de groupes d'informations.

Page 26

M A N U E L D ' A D M I N I S T R A T E U R

26

Dans les cas, quand une partie des éléments qui sont inclus dans l'objet de l'arborescence de la console n'est pas

DANS CETTE SECTION

Ensemble de groupes d'administration ........................................................................................................................... 27

Liste des objets d'administration ..................................................................................................................................... 27

Ensemble de groupes d'informations .............................................................................................................................. 29

affichée dans l'arborescence de la console, la zone de travail est partagée sur les onglets. Chaque onglet correspond à

un certain élément de l'objet de l'arborescence de la console (cf. ill. ci-après).

Illustration 4. Zone de travail partagée sur onglets

Page 27

I N T E R F A C E D E L ' A P P L I C A T I O N

27

ENSEMBLE DE GROUPES D'ADMINISTRATION

La zone de travail représentée par l'ensemble de groupe d'administration, les tâches d'administration sont divisées en

groupes. Chaque groupe d'administration contient l'ensemble de liens dont chaque lien correspond à la tâche

d'administration définie (cf. ill. ci-après).

Illustration 5. Zone de travail présentée par l'ensemble de groupes d'administration

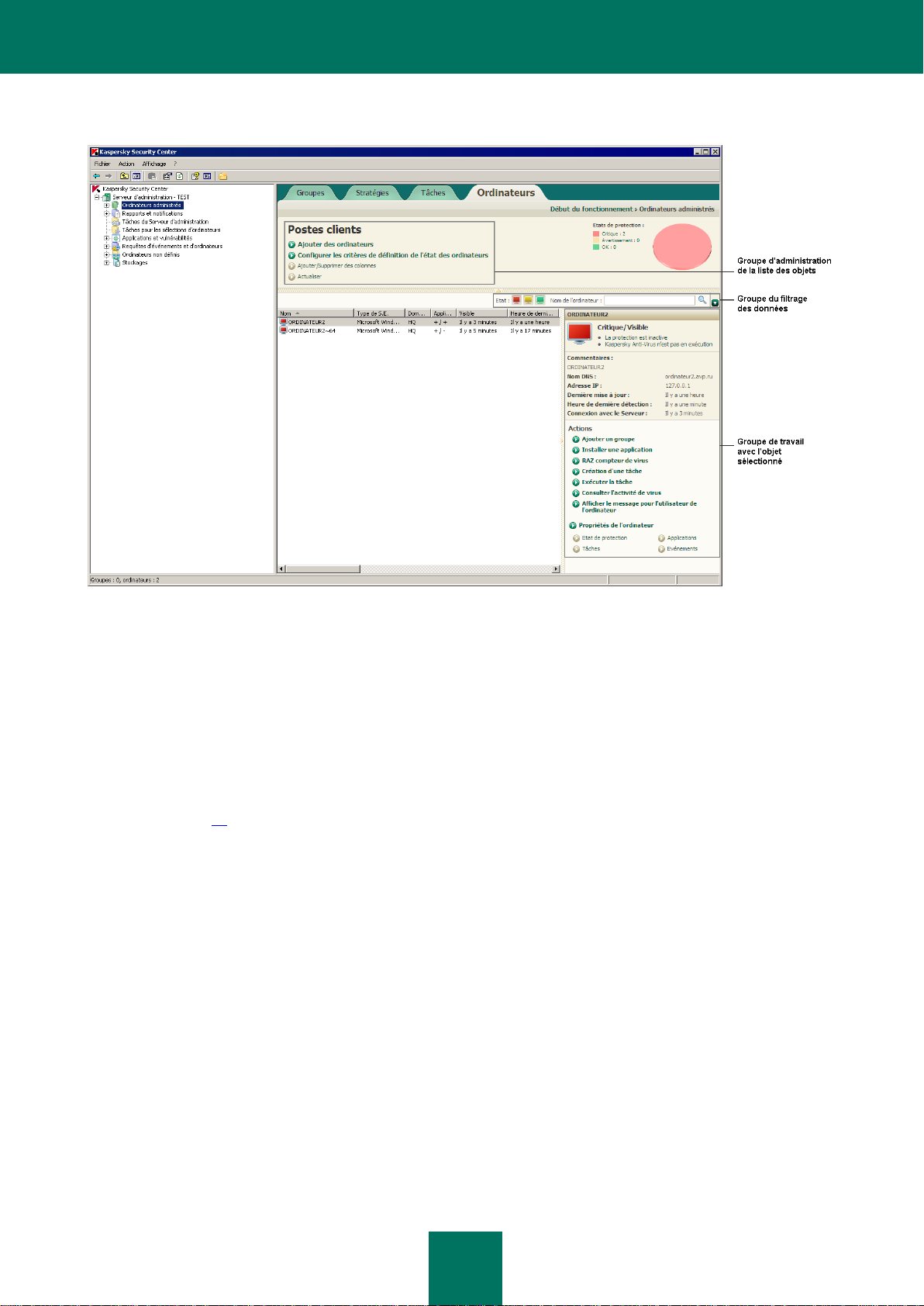

LISTE DES OBJETS D'ADMINISTRATION

La zone de travail présentée par la liste des objets d'administration reprend quatre zones (cf. ill. ci-après) :

Groupe d'administration de la liste des objets.

Liste des objets.

Groupe de travail avec l'objet sélectionné (peut être absent).

Page 28

M A N U E L D ' A D M I N I S T R A T E U R

28

Groupe du filtrage de données (peut être absent).

Illustration 6. Zone d'informations présentée par la liste des objets d'administration

Le groupe d'administration des objets contient l'en-tête de la liste et l'ensemble des liens dont chacune entre eux

correspond à une certaine tâche d'administration de la liste.

La liste des objets est présentée sous forme du tableau. L'ensemble de colonne peut être modifié à l'aide du menu

contextuel.

Le groupe de travail avec l'objet sélectionné contient les informations détaillées sur l'objet et l'ensemble des liens à

exécuter les tâches principales d'administration de l'objet.

Le groupe du filtrage des données permet de créer les requêtes d'objets depuis la liste (cf. section "Groupe du filtrage de

données" à la page 30).

Page 29

I N T E R F A C E D E L ' A P P L I C A T I O N

29

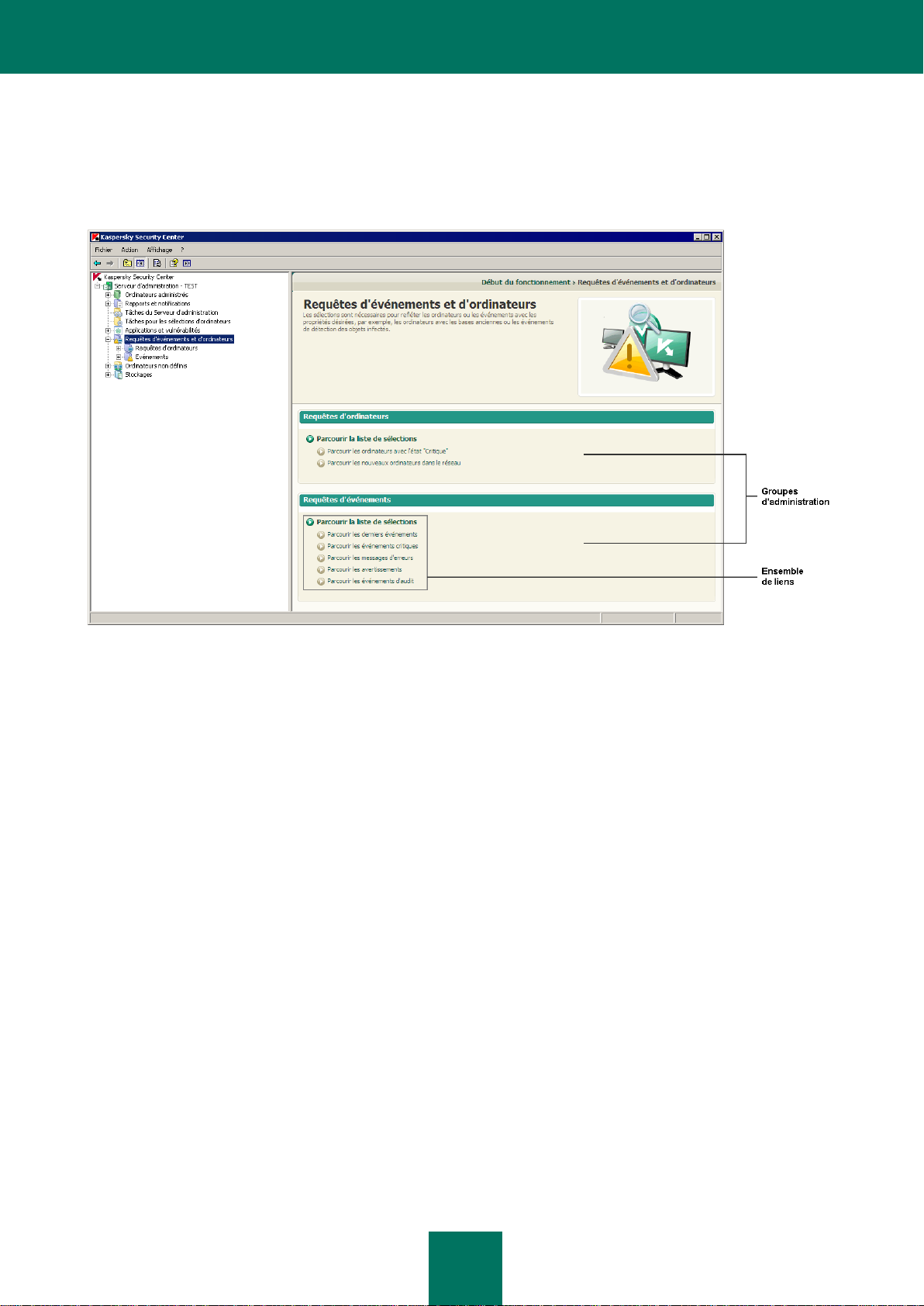

ENSEMBLE DE GROUPES D'INFORMATIONS

Les données à caractère informatif sont affichées dans la zone de travail comme des groupes d'informations sans

éléments d'administration (cf. ill. ci-après).

Illustration 7. Zone de travail présentée par l'ensemble de groupes d'informations

Page 30

M A N U E L D ' A D M I N I S T R A T E U R

30

Les groupes d'informations peuvent être présentés sur plusieurs pages (cf. ill. ci-après).

Illustration 8. Zone de travail partagée sur pages

GROUPE DU FILTRAGE DE DONNEES

Le groupe du filtrage de données (ci-après groupe du filtrage) est situé dans la zone de travail contenant la liste des ordinateurs, des applications ou des événements.

Le groupe du filtrage peut activer les éléments suivants d'administration (cf. ill. ci-après) :

paramètres de ligne ;

paramètres de choix ;

boutons.

Page 31

I N T E R F A C E D E L ' A P P L I C A T I O N

31

Exemple :

Pour décrire les mots Serveur, de serveur ou de serveur, il est possible d'utiliser la ligne Serveur*.

Exemple :

Pour décrire les mots Fenêtre ou Fenêtres, il est possible d'utiliser la ligne Fenêtr?.

Exemple :

Pour décrire la phrase contenant le mot Secondaire ou Virtuel, il est possible d'utiliser la ligne Secondaire Virtuel.

Exemple :

Pour décrire la phrase contenant le mot Secondaire, et le mot Virtuel, il est possible d'utiliser la ligne

+Secondaire+Virtuel.

Illustration 9. Groupe du filtrage de données

Paramètres de ligne

Pour utiliser les paramètres de ligne du filtrage, il faut saisir le texte recherché dans le champ de saisie.

Pour décrire le texte recherché dans la requête d'événements dans le champ Description d'événement, les caractères

suivants sont possibles :

A l'intérieur d'un seul mot :

*. Remplace n'importe quelle ligne d'une longueur de 0 ou plus de caractères.

?. Remplace un n'importe quel caractère.

Le caractère * ou ? ne peut pas être utilisé en tant que premier caractère dans la description du texte.

Pour lier plusieurs mots :

Espace. Signifie la présence d'au moins un mot parmi les mots séparer par des espaces.

+. Avant le mot signifie la présence obligatoire du mot dans le texte.

-. Avant le mot signifie l'absence obligatoire du mot dans le texte.

Page 32

M A N U E L D ' A D M I N I S T R A T E U R

32

Exemple :

Pour décrire la phrase avec le mot Secondaire et sans le mot Virtuel, il est possible d'utiliser la ligne +Secondaire-

Virtuel.

"<fragment du texte>". Le fragment du texte entre guillemets doit être entièrement présent dans le texte.

Exemple :

Pour décrire la phrase contenant le groupe de mots Serveur secondaire, il est possible d'utiliser la ligne "Serveur

secondaire".

Exemple :

– la requête sera composée d'ordinateurs avec état Critique.

– la requête sera composée d'ordinateurs avec état Avertissement.

– la requête sera composée d'ordinateurs avec état OK.

Exemple :

– la requête ne sera pas composée d'ordinateurs avec état Critique.