Page 1

Kaspersky Mobile Security 9

dla systemu Symbian

Podręcznik użytkownika

WERSJA PROGRAMU: 9.0

Page 2

2

Drogi Użytkowniku,

dziękujemy za wybranie naszego produktu. Mamy nadzieję, że ten podręcznik będzie pomocny podczas pracy i odpowie

na większość pytań.

Ostrzeżenie! Dokumentacja ta jest własnością firmy Kaspersky Lab ZAO (zwanej dalej jako Kaspersky Lab): wszystkie

prawa do tego dokumentu są chronione przez prawodawstwo Federacji Rosyjskiej i umowy międzynarodowe. Nielegalne

kopiowanie i dystrybucja tego dokumentu, lub jego części, będzie skutkować odpowiedzialnością cywilną,

administracyjną lub karną, zgodnie z obowiązującym prawem.

Kopiowanie, rozpowszechnianie - również w formie przekładu dowolnych materiałów - możliwe jest tylko po uzyskaniu

pisemnej zgody firmy Kaspersky Lab.

Podręcznik wraz z zawartością graficzną może być wykorzystany tylko do celów informacyjnych, niekomercyjnych

i indywidualnych użytkownika.

Kaspersky Lab zastrzega sobie prawo do modyfikacji tego dokumentu bez powiadamiania o tym. Najnowsza wersja

podręcznika jest zawsze dostępna na stronie http://www.kaspersky.pl.

Firma Kaspersky Lab nie ponosi odpowiedzialności za treść, jakość, aktualność i wiarygodność wykorzystywanych

w dokumencie materiałów, prawa do których zastrzeżone są przez inne podmioty, oraz za możliwe szkody związane

z wykorzystaniem tych materiałów.

W dokumencie tym użyte zostały zastrzeżone znaki towarowe, do których prawa posiadają ich właściciele.

Data opublikowania: 20.01.2011

© 1997-2011 Kaspersky Lab ZAO. Wszelkie prawa zastrzeżone.

http://www.kaspersky.pl

http://support.kaspersky.com/pl

Page 3

3

UMOWA LICENCYJNA UŻYTKOWNIKA KOŃCOWEGO FIRMY KASPERSKY LAB

WAŻNA INFORMACJA PRAWNA DLA WSZYSTKICH UŻYTKOWNIKÓW: PRZED ROZPOCZĘCIEM KORZYSTANIA Z

OPROGRAMOWANIA NALEŻY UWAŻNIE PRZECZYTAĆ NINIEJSZĄ UMOWĘ LICENCYJNĄ.

KLIKAJĄC PRZYCISK WYRAŻAM ZGODĘ NA UMOWIE LICENCYJNEJ LUB WPISUJĄC ODPOWIEDNI(E)

SYMBOL(E), UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE JEJ WARUNKÓW I ZASAD. CZYNNOŚĆ TA

JEST JEDNOZNACZNA ZE ZŁOŻENIEM PODPISU A UŻYTKOWNIK WYRAŻA ZGODĘ NA PRZESTRZEGANIE

NINIEJSZEJ UMOWY, KTÓREJ STAJE SIĘ STRONĄ ORAZ WYRAŻA ZGODĘ NA EGZEKWOWANIE JEJ

POSTANOWIEŃ W SPOSÓB OBOWIĄZUJĄCY W PRZYPADKU WSZELKICH WYNEGOCJOWANYCH,

PISEMNYCH UMÓW PODPISANYCH PRZEZ UŻYTKOWNIKA. JEŻELI UŻYTKOWNIK NIE WYRAŻA ZGODY NA

WSZYSTKIE LUB NIEKTÓRE ZASADY I WARUNKI NINIEJSZEJ UMOWY, POWINIEN PRZERWAĆ INSTALACJĘ

OPROGRAMOWANIA I ZREZYGNOWAĆ Z INSTALACJI.

PO KLIKNIĘCIU PRZYCISKU WYRAŻAM ZGODĘ W OKNIE UMOWY LICENCYJNEJ LUB PO WPISANIU

ODPOWIEDNIEGO SYMBOLU/ODPOWIEDNICH SYMBOLI, UŻYTKOWNIK NABYWA PRAWO DO KORZYSTANIA Z

OPROGRAMOWANIA NA ZASADACH I WARUNKACH ZAWARTYCH W NINIEJSZEJ UMOWIE.

1. Definicje

1.1. Oprogramowanie oznacza oprogramowanie, w tym Aktualizacje i powiązane materiały.

1.2. Posiadacz praw (posiadacz wszystkich praw, wyłącznych bądź innych praw do Oprogramowania) oznacza

firmę Kaspersky Lab ZAO, spółkę zarejestrowaną zgodnie z przepisami prawa obowiązującego na terenie

Federacji Rosyjskiej.

1.3. Komputer(y) oznacza(-ją) sprzęt komputerowy, w tym komputery osobiste, laptopy, stacje robocze, palmtopy,

telefony „smart phone”, produkty kieszonkowe lub inne urządzenia elektroniczne, do których przeznaczone jest

Oprogramowanie, na których zostanie ono zainstalowane i/lub będzie użytkowane.

1.4. Użytkownik końcowy oznacza osobę(-y) fizyczną(-e) instalującą(-e) lub korzystającą(-e) w imieniu własnym z

legalnej kopii Oprogramowania; lub, jeżeli Oprogramowanie jest pobierane lub instalowane w imieniu

organizacji, np. pracodawcy, „Użytkownik” oznacza organizację, na potrzeby której Oprogramowanie zostaje

pobrane lub zainstalowane i niniejszym przyjmuje się, iż taka organizacja upoważniła osobę przyjmującą

warunki tej umowy do uczynienia tego w jej imieniu. Dla celów niniejszej umowy, termin „organizacja”,

obejmuje, bez ograniczeń, każdą spółkę, spółkę z ograniczoną odpowiedzialnością, korporację,

stowarzyszenie, spółkę kapitałową, zarząd powierniczy, spółkę joint venture, organizację pracowniczą,

organizację nie posiadającą osobowości prawnej lub organizacje rządowe.

1.5. Partner(-rzy) oznacza(-ją) organizacje lub osoby fizyczne, zajmujące się dystrybucją Oprogramowania w

oparciu o licencję i umowę zawartą z Posiadaczem praw.

1.6. Aktualizacja(-e) oznacza(-ją) wszelkie ulepszenia, rewizje, poprawki do usterek programowych, usprawnienia,

naprawy, modyfikacje, kopie, dodatki lub zestawy konserwacyjne, itp.

1.7. Instrukcja użytkownika oznacza instrukcję użytkownika, przewodnik administratora, dokumentację i związane

z nimi materiały objaśniające lub inne.

2. Przyznanie licencji

2.1. Posiadacz praw niniejszym przyznaje Użytkownikowi niewyłączną licencję na przechowywanie, pobieranie,

instalację, uruchamianie i wyświetlanie („użytkowanie”) Oprogramowania na określonej liczbie komputerów w

celu ochrony komputera Użytkownika, na którym zainstalowane zostało Oprogramowanie przed zagrożeniami

opisanymi w Instrukcji użytkownika, zgodnie z wszelkimi wymogami technicznymi opisanymi w Instrukcji

użytkownika i stosownie do zasad i warunków niniejszej Umowy („Licencja”), a Użytkownik przyjmuje warunki

niniejszej Licencji:

Wersja próbna. Jeżeli użytkownik otrzymał, pobrał oraz/lub zainstalował wersję próbną Oprogramowania i

otrzymał niniejszym licencję ewaluacyjną na Oprogramowanie, jeżeli nie zostało to inaczej określone, może

wykorzystywać je wyłącznie w celach ewaluacyjnych i wyłącznie jednorazowo, w określonym przedziale

czasowym począwszy od dnia pierwszej instalacji. Wykorzystywanie Oprogramowania do innych celów lub w

okresie wykraczającym poza okres ewaluacji jest surowo wzbronione.

Oprogramowanie wielośrodowiskowe; Oprogramowanie wielojęzyczne; Podwójne nośniki oprogramowania;

Kopie zbiorowe; Pakiety. W przypadku Użytkowników korzystających z innych wersji Oprogramowania lub

innych wersji językowych Oprogramowania, posiadających Oprogramowanie na kilku nośnikach, w postaci kopii

zbiorowej bądź w pakiecie wraz z innym oprogramowaniem, całkowita ilość komputerów, na których

zainstalowane zostały wszystkie wersje Oprogramowania odpowiadać będzie ilości komputerów określonej w

licencjach otrzymanych od Posiadacza praw zakładając, że o ile warunki licencjonowania nie stanowią inaczej,

każda nabyta licencja uprawnia Użytkownika do zainstalowania i korzystania z Oprogramowania na takiej ilości

komputerów, jaka została określona w paragrafach 2.2 oraz 2.3.

2.2. Jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym, Użytkownik może z niego korzystać w celu

ochrony komputera(-ów) w liczbie określonej na opakowaniu lub w umowie uzupełniającej.

Page 4

K A S P E R S K Y M O B I L E S E C U R I T Y 9

4

2.3. Jeżeli Oprogramowanie zostało nabyte w Internecie, Użytkownik może z niego korzystać w celu ochrony

komputerów w liczbie określonej przy zakupie Licencji na Oprogramowanie lub w liczbie określonej w umowie

uzupełniającej.

2.4. Użytkownik ma prawo do wykonania kopii Oprogramowania wyłącznie w celu stworzenia kopii zapasowej, która

zastąpi legalnie posiadaną kopię na wypadek jej utraty, zniszczenia lub uszkodzenia uniemożliwiającego jej

użytkowanie. Kopii zapasowej nie wolno użytkować do innych celów i musi ona zostać zniszczona po utracie

przez Użytkownika prawa do użytkowania Oprogramowania lub po wygaśnięciu bądź wycofaniu licencji

Użytkownika z jakiegokolwiek powodu, stosownie do prawa obowiązującego w kraju zamieszkania Użytkownika

lub w kraju, w którym Użytkownik korzysta z Oprogramowania.

2.5. Z chwilą aktywacji Oprogramowania lub po instalacji pliku klucza licencyjnego (z wyjątkiem jego wersji próbnej),

Użytkownik zyskuje prawo do otrzymywania następujących usług w okresie oznaczonym na opakowaniu

Oprogramowania (jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym) lub określone w trakcie ego

nabycia (jeżeli Oprogramowanie zostało nabyte w Internecie):

- Aktualizacje Oprogramowania poprzez Internet po opublikowaniu ich na stronie internetowej przez

Posiadacza praw lub w formie innych usług online. Wszelkie otrzymane przez Użytkownika Aktualizacje

stają się częścią Oprogramowania i mają wobec nich zastosowanie zasady i warunki niniejszej Umowy;

- Pomoc techniczna za pośrednictwem Internetu oraz telefonicznie w postaci infolinii Pomocy technicznej.

3. Aktywacja i okres obowiązywania

3.1. Od Użytkownika, który zmodyfikuje swój komputer lub wprowadzi zmiany do zainstalowanego na nim

oprogramowania innych dostawców, Posiadacz praw może wymagać przeprowadzenia ponownej aktywacji

Oprogramowania lub instalacji pliku klucza licencyjnego. Posiadacz praw zastrzega sobie prawo do

wykorzystania wszelkich środków oraz procedur weryfikacyjnych celem zweryfikowania wiarygodności Licencji

oraz/lub kopii Oprogramowania zainstalowanego oraz/lub wykorzystywanego na komputerze Użytkownika.

3.2. Jeżeli Oprogramowanie zostało nabyte na nośniku fizycznym, może ono być wykorzystywane, po przyjęciu

warunków niniejszej Umowy, w okresie oznaczonym na opakowaniu, począwszy od akceptacji niniejszej

Umowy lub określonym w umowie uzupełniającej.

3.3. Jeżeli Oprogramowanie zostało nabyte w Internecie, może ono być wykorzystywane, po przyjęciu warunków

niniejszej Umowy, w okresie zdefiniowanym przy zakupie lub określonym w umowie uzupełniającej.

3.4. Użytkownik ma prawo do nieodpłatnego korzystania z wersji próbnej Oprogramowania w sposób określony w

paragrafie 2.1 w pojedynczym okresie ewaluacji (7 dni) począwszy od momentu aktywacji Oprogramowania na

zasadach określonych niniejszą Umową zakładając, że wersja próbna nie upoważnia Użytkownika do

korzystania z Aktualizacji oraz Pomocy technicznej za pośrednictwem Internetu oraz telefonicznej w postaci

infolinii Pomocy technicznej. Jeśli Posiadacz praw ustali kolejny pojedynczy okres ewaluacji, Użytkownik

zostanie o tym zawiadomiony.

3.5. Posiadana przez Użytkownika Licencja na korzystanie z Oprogramowania wydana zostaje na okres

zdefiniowany w paragrafie 3.2 lub 3.3 (odpowiednio), a ilość czasu pozostałą do zakończenia okresu

użytkowania można sprawdzić za pomocą środków opisanych w Instrukcji Użytkownika.

3.6. Jeśli Użytkownik nabył Oprogramowanie z zamiarem użytkowania na więcej niż jednym komputerze, wtedy

licencja Użytkownika na korzystanie z Oprogramowania jest ograniczona do czasu począwszy od daty

aktywacji Oprogramowania lub instalacji pliku klucza licencyjnego na pierwszym komputerze.

3.7. Nie naruszając wszelkich innych środków prawnych ani prawa equity, które mogą przysługiwać Posiadaczowi

praw, w przypadku złamania przez Użytkownika któregokolwiek z postanowień i warunków niniejszej Umowy,

Posiadacz praw w każdej chwili i bez powiadomienia Użytkownika może wycofać niniejszą Licencję na

użytkowanie Oprogramowania, nie refundując ceny zakupu w całości ani w części.

3.8. Użytkownik wyraża zgodę na to, iż korzystając z Oprogramowania oraz wszelkich raportów lub informacji od

niego pochodzących, będzie przestrzegać wszystkich mających zastosowanie przepisów prawa

międzynarodowego, krajowego, stanowego, przepisów oraz praw lokalnych, w tym, bez ograniczeń, prawa o

poufności danych, praw autorskich, praw kontroli eksportu oraz prawa dotyczącego pornografii.

3.9. Z wyjątkiem okoliczności, w których postanowienia niniejszej Umowy stanowią inaczej, Użytkownik nie ma

prawa do przeniesienia nadanych mu na mocy niniejszej Umowy praw bądź wynikających z niej zobowiązań.

3.10. Jeżeli Użytkownik uzyskał Oprogramowanie z kodem aktywacyjnym ważnym dla lokalizacji językowej

Oprogramowania na region, w którym zostało ono nabyte od Posiadacza praw lub jego partnerów, Użytkownik

nie może aktywować Oprogramowania za pomocą kodu aktywacyjnego przeznaczonego dla innej lokalizacji

językowej.

3.11. Jeżeli Użytkownik uzyskał Oprogramowanie z przeznaczeniem użytkowania z konkretnym operatorem

telekomunikacyjnym, takie Oprogramowanie może być wykorzystywane tylko z operatorem określonym

podczas jego uzyskania.

3.12. W przypadku ograniczeń określonych w paragrafach 3.10 i 3.11, informacje o tych ograniczeniach zostały

umieszczone na opakowaniu i/lub stronie internetowej Posiadacza praw i/lub jego partnerów.

4. Pomoc techniczna

Pomoc techniczna opisana w paragrafie 2.5 niniejszej Umowy zapewniana będzie Użytkownikowi po zainstalowaniu

najnowszej Aktualizacji Oprogramowania (z wyjątkiem jego wersji próbnej).

Pomoc techniczna: http://support.kaspersky.com

Page 5

K A S P E R S K Y M O B I L E S E C U R I T Y 9

5

5. Ograniczenia

5.1. Użytkownik nie będzie emulować, klonować, wynajmować, użyczać, wypożyczać na zasadach leasingu,

odsprzedawać, modyfikować, dekompilować, poddawać inżynierii wstecznej lub demontażowi ani tworzyć prac

pochodnych w oparciu o Oprogramowanie lub jakąkolwiek jego część z wyjątkiem wypadków, kiedy jest to

dozwolone w postaci niezbywalnego prawa nadanego Użytkownikowi poprzez odpowiednie prawa. Użytkownik

nie sprowadzi też żadnej części Oprogramowania do postaci czytelnej dla człowieka, nie przeniesie

licencjonowanego Oprogramowania lub jego podzbioru, oraz nie zezwoli na to stronie trzeciej, z wyjątkiem

wypadków, kiedy niniejsze restrykcje są wyraźnie zakazane przez obowiązujące prawo. Ani kod binarny

Oprogramowania ani jego kod źródłowy nie mogą być wykorzystywane bądź poddawane inżynierii wstecznej w

celu stworzenia algorytmu programu, który jest zastrzeżony. Wszelkie prawa, które nie zostały wyraźnie nadane

na mocy niniejszej Umowy są zastrzeżone przez Posiadacza praw oraz/lub odpowiednio, jego dostawców.

Wszelkie przejawy nieautoryzowanego użycia Oprogramowania spowodują natychmiastowe i automatyczne

rozwiązanie niniejszej Umowy oraz odebranie nadanej w ramach umowy Licencji, mogą również spowodować

rozpoczęcie postępowania przeciwko Użytkownikowi z powództwa cywilnego oraz/lub karnego.

5.2. Użytkownik nie dokona cesji swoich praw do korzystania z Oprogramowania na rzecz strony trzeciej, poza

wyjątkami określonymi w umowie uzupełniającej.

5.3. Użytkownik nie udostępni stronom trzecim kodu aktywacyjnego ani/bądź pliku klucza licencyjnego, nie zezwoli

również stronom trzecim na korzystanie z kodu aktywacyjnego ani/bądź pliku klucza licencyjnego stanowiących

poufne dane będące własnością Posiadacza praw oraz dołoży uzasadnionych starań w celu ochrony kodu

aktywacyjnego oraz/lub pliku klucza licencyjnego zakładając że Użytkownik może przekazać kod aktywacyjny

oraz/lub plik klucza licencyjnego stronom trzecim na zasadach określonych w umowie uzupełniającej.

5.4. Użytkownik nie będzie wynajmował, użyczał ani wypożyczał Oprogramowania na zasadach leasingu żadnej

stronie trzeciej.

5.5. Użytkownik nie będzie wykorzystywał Oprogramowania do tworzenia danych lub oprogramowania

wykorzystywanego do wykrywania, blokowania lub usuwania zagrożeń opisanych w Instrukcji użytkownika.

5.6. Posiadacz praw ma prawo do zablokowania pliku klucza licencyjnego lub rozwiązania Umowy Licencyjnej na

korzystanie z Oprogramowania zawartej z Użytkownikiem bez jakiejkolwiek refundacji w wypadku złamania

przez Użytkownika któregokolwiek z postanowień i warunków niniejszej Umowy.

5.7. Użytkownikom korzystającym z próbnej wersji Oprogramowania nie przysługuje prawo do otrzymywania

Pomocy technicznej opisanej w paragrafie 4 niniejszej Umowy, a Użytkownik nie ma prawa do przekazania

licencji bądź praw do korzystania z Oprogramowania jakiejkolwiek stronie trzeciej.

6. Ograniczona gwarancja i wyłączenie odpowiedzialności

5.1. Posiadacz praw gwarantuje, że Oprogramowanie w istotnym zakresie będzie zgodne ze specyfikacją oraz

opisem zawartym w Instrukcji użytkownika pod warunkiem, że ta ograniczona gwarancja nie będzie miała

zastosowania w następujących przypadkach: (w) niedobory w funkcjonalności komputera Użytkownika i

związane z tym naruszenia, za które Posiadacz praw wyraźnie zrzeka się wszelkiej odpowiedzialności

gwarancyjnej; (x) wadliwe działanie, uszkodzenia lub awarie powstałe na skutek błędnych użyć, nadużyć;

wypadków; zaniedbań; niewłaściwej instalacji, użytkowania lub konserwacji; kradzieży; wandalizmu; siły

wyższej; aktów terroryzmu; awarii lub przeciążenia sieci zasilania; ofiar; przeróbki, niedozwolonych modyfikacji

lub napraw przeprowadzonych przez jednostki inne, niż Posiadacz praw; lub jakiekolwiek inne działania stron

trzecich lub Użytkownika oraz z przyczyn, na które Posiadacz praw nie ma wpływu; (y) wszelkie wady, o których

Użytkownik nie powiadomi Posiadacza praw w możliwie szybkim terminie od ich stwierdzenia; oraz (z)

niekompatybilność spowodowana sprzętem komputerowym oraz/lub elementami oprogramowania

zainstalowanego na komputerze Użytkownika.

5.2. Użytkownik przyznaje, przyjmuje oraz zgadza się, iż żadne oprogramowanie nie jest wolne od błędów oraz że

zalecane jest wykonywanie kopii zapasowych zawartości dysku komputera, z częstotliwością oraz o

niezawodności odpowiadającej Użytkownikowi.

5.3. Użytkownik przyznaje, przyjmuje oraz zgadza się, iż Posiadacz praw nie ponosi ani nie podlega

odpowiedzialności za jakiekolwiek usunięcie danych autoryzowane przez Użytkownika. Wspomniane dane

mogą zawierać każde informacje o charakterze osobistym bądź poufnym.

5.4. Posiadacz praw nie udziela jakiejkolwiek gwarancji na to, że Oprogramowanie będzie funkcjonowało poprawnie

w przypadku pogwałcenia zasad opisanych w Instrukcji użytkownika lub w niniejszej Umowie.

5.5. Posiadacz praw nie gwarantuje, że Oprogramowanie będzie funkcjonowało poprawnie, jeżeli Użytkownik nie

będzie regularnie pobierał Aktualizacji opisanych w paragrafie 2.5 niniejszej Umowy.

5.6. Posiadacz praw nie gwarantuje ochrony przed zagrożeniami opisanymi w Instrukcji użytkownika po upływie

okresu zdefiniowanego w paragrafach 3.2 lub 3.3 niniejszej Umowy lub po wygaśnięciu Licencji na korzystanie

z Oprogramowania z jakiegokolwiek powodu.

5.7. OPROGRAMOWANIE UDOSTĘPNIONE JEST UŻYTKOWNIKOWI W STANIE „TAKIM, JAKIM JEST” A

POSIADACZ PRAW NIE SKŁADA JAKICHKOLWIEK OŚWIADCZEŃ ANI NIE UDZIELA ZAPEWNIEŃ CO DO

JEGO WYKORZYSTYWANIA LUB DZIAŁANIA. WYJĄWSZY WSZELKIE GWARANCJE, WARUNKI,

OŚWIADCZENIA LUB POSTANOWIENIA, KTÓRYCH NIE MOŻNA WYKLUCZYĆ LUB OGRANICZYĆ W

ŚWIETLE OBOWIĄZUJĄCEGO PRAWA, POSIADACZ PRAW I JEGO PARTNERZY NIE SKŁADAJĄ

ŻADNYCH ZAPEWNIEŃ, WARUNKÓW, OŚWIADCZEŃ ANI POSTANOWIEŃ (WYRAŻONYCH LUB

Page 6

K A S P E R S K Y M O B I L E S E C U R I T Y 9

6

DOMNIEMANYCH NA MOCY USTAWY, PRAWA ZWYCZAJOWEGO, ZWYCZAJU, WYKORZYSTANIA LUB

INNYCH) W JAKICHKOLWIEK KWESTIACH, W TYM, BEZ OGRANICZEŃ, W KWESTIACH NIENARUSZANIA

PRAW STRON TRZECICH, POKUPNOŚCI, SATYSFAKCJONUJĄCEJ JAKOŚCI, INTEGRACJI LUB

PRZYDATNOŚCI DO DANEGO CELU. UŻYTKOWNIK PONOSI CAŁKOWITĄ ODPOWIEDZIALNOŚĆ ZA

WADY ORAZ CAŁKOWITE RYZYKO W KWESTII DZIAŁANIA ORAZ ODPOWIEDZIALNOŚCI ZA WYBÓR

ODPOWIEDNIEGO OPROGRAMOWANIA DO OSIĄGNIĘCIA ŻĄDANYCH REZULTATÓW ORAZ ZA

INSTALACJĘ, UŻYTKOWANIE I WYNIKI UZYSKANE W REZULTACIE STOSOWANIA OPROGRAMOWANIA.

BEZ OGRANICZEŃ DLA POWYŻSZYCH POSTANOWIEŃ, POSIADACZ PRAW NIE SKŁADA ŻADNYCH

OŚWIADCZEŃ ANI ZAPEWNIEŃ, ŻE OPROGRAMOWANIE BĘDZIE WOLNE OD BŁĘDÓW, PRZERW W

FUNKCJONOWANIU LUB INNYCH AWARII LUB TEŻ, ŻE OPROGRAMOWANIE SPEŁNI WSZELKIE LUB

WSZYSTKIE WYMAGANIA UŻYTKOWNIKA BEZ WZGLĘDU NA TO, CZY ZOSTAŁY ONE UJAWNIONE

POSIADACZOWI PRAW.

6. Wyłączenie i ograniczenie odpowiedzialności

W NAJSZERSZYM PRAWNIE DOPUSZCZALNYM ZAKRESIE, W ŻADNYM WYPADKU POSIADACZ PRAW ANI

JEGO PARTNERZY NIE BĘDĄ ODPOWIEDZIALNI ZA JAKIEKOLWIEK SPECJALNE, PRZYPADKOWE,

DOMNIEMANE, POŚREDNIE LUB WYNIKOWE SZKODY (W TYM M. IN. ZADOŚĆUCZYNIENIE ZA UTRATĘ

ZYSKÓW LUB INFORMACJI POUFNYCH LUB INNYCH, PRZERWY W PROWADZENIU DZIAŁALNOŚCI, UTRATĘ

PRYWATNOŚCI, KORUPCJĘ, ZNISZCZENIE ORAZ UTRATĘ DANYCH LUB PROGRAMÓW, ZA NIEMOŻNOŚĆ

WYWIĄZANIA SIĘ Z JAKICHKOLWIEK OBOWIĄZKÓW, W TYM WSZELKICH OBOWIĄZKÓW USTAWOWYCH,

OBOWIĄZKU DOBREJ WIARY LUB NALEŻYTEJ STARANNOŚCI, ZA ZANIEDBANIE, STRATY EKONOMICZNE

ORAZ WSZELKIE INNE STRATY PIENIĘŻNE) POWSTAŁE NA SKUTEK LUB W JAKIKOLWIEK SPOSÓB ZWIĄZANE

Z WYKORZYSTANIEM LUB NIEMOŻNOŚCIĄ WYKORZYSTANIA OPROGRAMOWANIA, ZAPEWNIENIEM LUB

NIEMOŻNOŚCIĄ ZAPEWNIENIA WSPARCIA LUB INNYCH USŁUG, INFORMACJI, OPROGRAMOWANIA ORAZ

ZWIĄZANEJ Z OPROGRAMOWANIEM TREŚCI LUB W INNY SPOSÓB POWSTAŁYCH W WYNIKU KORZYSTANIA Z

OPROGRAMOWANIA BĄDŹ W RAMACH LUB W ZWIĄZKU Z JAKIMKOLWIEK POSTANOWIENIEM NINIEJSZEJ

UMOWY LUB ZŁAMANIEM WARUNKÓW UMOWNYCH BĄDŹ DELIKTOWYCH (W TYM Z ZANIEDBANIEM,

WPROWADZENIEM W BŁĄD, ODPOWIEDZIALNOŚCIĄ LUB OBOWIĄZKIEM BEZPOŚREDNIM) LUB INNYM

ZŁAMANIEM OBOWIĄZKU USTAWOWEGO, LUB JAKIMKOLWIEK NARUSZENIEM WARUNKÓW GWARANCJI

PRZEZ POSIADACZA PRAW LUB KTÓREGOKOLWIEK Z JEGO PARTNERÓW, NAWET JEŻELI POSIADACZ PRAW

LUB JEGO PARTNERZY ZOSTALI POINFORMOWANI O MOŻLIWOŚCI ZAISTNIENIA TAKICH SZKÓD.

UŻYTKOWNIK WYRAŻA ZGODĘ NA TO, ABY W WYPADKU UZNANIA POSIADACZA PRAW ORAZ/LUB JEGO

PARTNERÓW ZA ODPOWIEDZIALNYCH, ODPOWIEDZIALNOŚĆ ICH OGRANICZAŁA SIĘ DO KOSZTÓW

OPROGRAMOWANIA. W ŻADNYM WYPADKU ODPOWIEDZIALNOŚĆ POSIADACZA PRAW ORAZ/LUB JEGO

PARTNERÓW NIE PRZEKROCZY OPŁAT ZA OPROGRAMOWANIE WNIESIONYCH NA RZECZ POSIADACZA

PRAW LUB JEGO PARTNERÓW (W ZALEŻNOŚCI OD OKOLICZNOŚCI).

NIC CO STANOWI TREŚĆ NINIEJSZEJ UMOWY NIE WYKLUCZA ANI NIE OGRANICZA ŻADNYCH ROSZCZEŃ

DOTYCZĄCYCH ŚMIERCI ORAZ ODNIESIONYCH OBRAŻEŃ CIELESNYCH. PONADTO, W PRZYPADKU GDY

ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE LUB OGRANICZENIE W TREŚCI NINIEJSZEJ UMOWY

NIE MOŻE ZOSTAĆ WYŁĄCZONE LUB OGRANICZONE W ŚWIETLE OBOWIĄZUJĄCEGO PRAWA, WTEDY TAKIE

ZRZECZENIE SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIE LUB OGRANICZENIE NIE BĘDZIE MIAŁO

ZASTOSOWANIA W PRZYPADKU UŻYTKOWNIKA, KTÓREGO W DALSZYM CIĄGU OBOWIĄZYWAĆ BĘDĄ

POZOSTAŁE ZRZECZENIA SIĘ ODPOWIEDZIALNOŚCI, WYŁĄCZENIA ORAZ OGRANICZENIA.

7. GNU oraz licencje stron trzecich

Oprogramowanie może zawierać programy komputerowe licencjonowane (lub sublicencjonowane) użytkownikowi w

ramach Powszechnej Licencji Publicznej GNU lub innych, podobnych licencji na bezpłatne oprogramowanie które, poza

innymi uprawnieniami, pozwalają użytkownikowi na kopiowanie, modyfikowanie oraz redystrybucję niektórych

programów lub ich części oraz udostępniają kod źródłowy („Wolne Oprogramowanie”). Jeżeli licencje te wymagają, aby

dla każdego oprogramowania przekazywanego innym w formie wykonywalnego formatu binarnego udostępniony został

tym użytkownikom również kod źródłowy, powinien on zostać udostępniony użytkownikowi po otrzymaniu prośby

przesłanej na adres: source@kaspersky.com lub kod źródłowy jest dołączony do Oprogramowania. Jeżeli jakiekolwiek

licencje Wolnego Oprogramowania wymagają, aby Posiadacz praw udostępnił prawa do korzystania, kopiowania oraz

modyfikowania programu w ramach Wolnego Oprogramowania wykraczające poza prawa przyznane z mocy niniejszej

Umowy, wtedy prawa te stają się nadrzędne do zawartych w niniejszej Umowie praw i restrykcji.

8. Prawo własności intelektualnej

9.1 Użytkownik zgadza się, że Oprogramowanie oraz jego autorstwo, systemy, pomysły, metody działania,

dokumentacja oraz inne zawarte w Oprogramowaniu informacje stanowią własność intelektualną oraz/lub

cenne tajemnice handlowe Posiadacza praw lub jego partnerów oraz, że Posiadacz praw oraz, odpowiednio,

jego partnerzy, chronieni są przepisami prawa cywilnego i karnego oraz przepisami o prawie autorskim,

tajemnicy handlowej, znaku towarowym oraz prawem patentowym Federacji Rosyjskiej, Unii Europejskiej oraz

Page 7

K A S P E R S K Y M O B I L E S E C U R I T Y 9

7

Stanów Zjednoczonych i innych krajów, jak również traktatami międzynarodowymi. Niniejsza Umowa nie nadaje

Użytkownikowi żadnych praw własności intelektualnej, w tym do znaków towarowych lub usługowych

Posiadacza praw oraz/lub jego partnerów („Znaki towarowe”). Użytkownik może korzystać ze znaków

towarowych tylko w zakresie identyfikacji wydruków stworzonych przez Oprogramowanie, stosownie do

zaakceptowanych praktyk dotyczących znaków towarowych, w tym identyfikacji nazwy posiadacza znaku

towarowego. Takie wykorzystanie znaku towarowego nie daje Użytkownikowi jakichkolwiek praw własności w

stosunku do Znaku towarowego. Posiadacz praw oraz/lub jego partnerzy posiadają oraz zachowują wszelkie

prawa, tytuł własności oraz prawo do udziału w zyskach z Oprogramowania, w tym, bez ograniczeń, wszelkich

korekt błędów, usprawnień, Aktualizacji lub innych modyfikacji Oprogramowania dokonanych przez Posiadacza

praw lub jakąkolwiek stronę trzecią oraz wszelkich praw autorskich, patentów, praw do tajemnic handlowych,

znaków towarowych oraz innych zawartych w nich własności intelektualnych. Posiadanie, instalacja ani

korzystanie z Oprogramowania przez Użytkownika nie powoduje przeniesienia na niego jakiegokolwiek tytułu

własności intelektualnej Oprogramowania, a Użytkownik nie nabywa żadnych praw do Oprogramowania z

wyjątkiem wyraźnie określonych niniejszą Umową. Wszystkie kopie Oprogramowania wykonane w ramach

niniejszej Umowy muszą zawierać te same zastrzeżenia prawne pojawiające się na Oprogramowaniu oraz w

nim. Z wyjątkiem tego, co określono w treści niniejszej Umowy, nie powoduje ona przyznania Użytkownikowi

żadnych praw do własności intelektualnej Oprogramowania, a Użytkownik potwierdza, że Licencja, w sposób

określony niniejszą Umową, nadaje Użytkownikowi jedynie prawo do ograniczonego korzystania z

Oprogramowania na zasadach i warunkach określonych niniejszą Umową. Posiadacz praw zastrzega sobie

wszelkie prawa, które nie zostały w sposób wyraźny przyznane Użytkownikowi w ramach niniejszej Umowy.

9.2 Użytkownik poświadcza, iż kod źródłowy, kod aktywacyjny oraz/lub plik klucza licencyjnego do

Oprogramowania są własnością Posiadacza praw oraz stanowią tajemnice handlowe Posiadacza praw.

Użytkownik wyraża zgodę na niedokonywanie modyfikacji, adaptacji, tłumaczenia, inżynierii wstecznej,

dekompilacji, dezasemblacji lub jakichkolwiek innych prób zmierzających do odkrycia kodu źródłowego

Oprogramowania.

9.3 Użytkownik wyraża zgodę na niedokonywanie jakichkolwiek modyfikacji lub zmian w Oprogramowaniu.

Użytkownik nie ma prawa usuwać lub zmieniać zawiadomień o ochronie praw autorskich ani innych zastrzeżeń

prawnych na kopiach Oprogramowania.

9. Prawo właściwe; Arbitraż

Niniejsza Umowa podlega przepisom prawa Federacji Rosyjskiej i będzie interpretowana zgodnie z jego zasadami bez

odniesienia do konfliktu przepisów i zasad prawa. Niniejsza Umowa nie podlega przepisom Konwencji Narodów

Zjednoczonych w kwestii Umów dotyczących międzynarodowej sprzedaży towarów, których zastosowanie jest wyraźnie

wykluczone. Wszelkie spory powstałe w związku z interpretacją lub wykonaniem postanowień niniejszej Umowy lub ich

złamania, wyjąwszy zawarcie bezpośredniej ugody, rozstrzygać będzie Trybunał Międzynarodowego Arbitrażu

Handlowego przy Izbie Handlu i Przemysłu Federacji Rosyjskiej w Moskwie w Federacji Rosyjskiej. Jakiekolwiek

odszkodowanie przyznane przez sędziego arbitrażowego będzie ostateczne i wiążące dla obu stron, a wyrok w sprawie

odszkodowania może być egzekwowany przez jakikolwiek sąd właściwy. Żadne z postanowień Rozdziału 10 nie

zabrania Stronie ubiegania się o godziwe zadośćuczynienie w sądzie właściwym ani jego uzyskania, zarówno przed, w

trakcie, jak i po zakończeniu postępowania arbitrażowego.

10. Okres wszczynania powództwa

Żaden rodzaj powództwa, bez względu na formę, będący wynikiem transakcji przeprowadzonych w ramach niniejszej

Umowy lub związany z nimi, nie może zostać wszczęty przez którąkolwiek ze stron niniejszej Umowy po upływie jednego

(1) roku od zaistnienia podstawy powództwa lub odkrycia jej istnienia, z wyjątkiem powództwa o naruszenie praw

własności intelektualnej, które może być wszczęte w maksymalnym, mającym zastosowanie okresie dozwolonym przez

prawo.

11. Całość umowy; Zasada rozdzielności; Zaniechanie zrzeczenia się praw

Niniejsza Umowa stanowi całość porozumienia pomiędzy Użytkownikiem a Posiadaczem praw i unieważnia wszelkie

uprzednie pisemne lub ustne porozumienia, propozycje, zawiadomienia lub ogłoszenia dotyczące Oprogramowania lub

treści niniejszej Umowy. Użytkownik potwierdza, iż zapoznał się z treścią niniejszej Umowy, zrozumiał ją oraz wyraża

zgodę na przestrzeganie jej postanowień. Jeżeli którekolwiek z postanowień niniejszej Umowy zostanie uznane przez

sąd właściwy za nieważne lub z jakiegokolwiek powodu niewykonalne w całości bądź w części, postanowienie takie

zostanie wąsko zinterpretowane tak, aby stało się zgodne z prawem oraz egzekwowalne, a całość Umowy nie zostanie

wobec powyższego uznana za nieważną, a pozostała jej część zachowa moc obowiązującą ze wszystkimi

konsekwencjami prawnymi i podlegać będzie wykonaniu w maksymalnym, dozwolonym prawnie i na zasadach

słuszności zakresie, zachowując jednocześnie, w najszerszym prawnie dopuszczalnym zakresie, swoje początkowe

intencje. Odstąpienie od jakiegokolwiek postanowienia lub warunku niniejszej Umowy nie będzie ważne o ile nie zostanie

sporządzone na piśmie i podpisanie przez Użytkownika oraz upoważnionego do tego przedstawiciela Posiadacza praw

pod warunkiem, iż zrzeczenie się dochodzenia praw z tytułu naruszenia któregokolwiek z postanowień niniejszej Umowy

nie będzie stanowić zrzeczenia się dochodzenia praw z tytułu jakichkolwiek wcześniejszych, współczesnych ani

Page 8

K A S P E R S K Y M O B I L E S E C U R I T Y 9

8

późniejszych naruszeń. Zaniechanie przez Posiadacza praw nalegania na wykonanie któregokolwiek z postanowień

niniejszej Umowy bądź jakiegokolwiek prawa lub ścisłego egzekwowania ich wykonania, nie będzie interpretowane jako

odstąpienie od tego postanowienia lub prawa.

12. Informacje kontaktowe Posiadacza praw

W przypadku pytań dotyczących niniejszej Umowy lub chęci skontaktowania się z jakiegokolwiek powodu z

Posiadaczem praw, prosimy o kontakt z Biurem Obsługi Klienta:

Kaspersky Lab ZAO, 10 build.1, 1st Volokolamsky Proezd

Moskwa, 123060

Federacja Rosyjska

Tel.: +7-495-797-8700

Stel: +7-495-645-7939

Email: info@kaspersky.com

Strona internetowa: www.kaspersky.com

© 2004-2011 Kaspersky Lab ZAO. Wszystkie prawa zastrzeżone. Niniejsze oprogramowanie oraz towarzysząca mu

dokumentacja są objęte oraz chronione prawem autorskim i międzynarodowymi umowami o ochronie praw autorskich, a

także prawem oraz traktatami dotyczącymi własności intelektualnej.

Page 9

9

SPIS TREŚCI

INFORMACJE O PODRĘCZNIKU ............................................................................................................................... 13

W tym dokumencie ................................................................................................................................................. 13

Oznaczenia stosowane w dokumencie ................................................................................................................... 16

DODATKOWE ŹRÓDŁA INFORMACJI ....................................................................................................................... 17

Źródła informacji dla dalszych badań ..................................................................................................................... 17

Kontakt z działem sprzedaży .................................................................................................................................. 18

Forum internetowe firmy Kaspersky Lab ................................................................................................................ 18

Kontakt z zespołem tworzącym dokumentację ....................................................................................................... 18

KASPERSKY MOBILE SECURITY 9 ........................................................................................................................... 19

Nowości w Kaspersky Mobile Security 9 ................................................................................................................ 20

Pakiet dystrybucyjny ............................................................................................................................................... 20

Wymagania sprzętowe i programowe ..................................................................................................................... 20

INSTALOWANIE KASPERSKY MOBILE SECURITY 9 ............................................................................................... 21

DEZINSTALOWANIE APLIKACJI ................................................................................................................................ 22

AKTUALIZOWANIE APLIKACJI ................................................................................................................................... 25

ROZPOCZĘCIE PRACY .............................................................................................................................................. 27

Aktywowanie aplikacji ............................................................................................................................................. 27

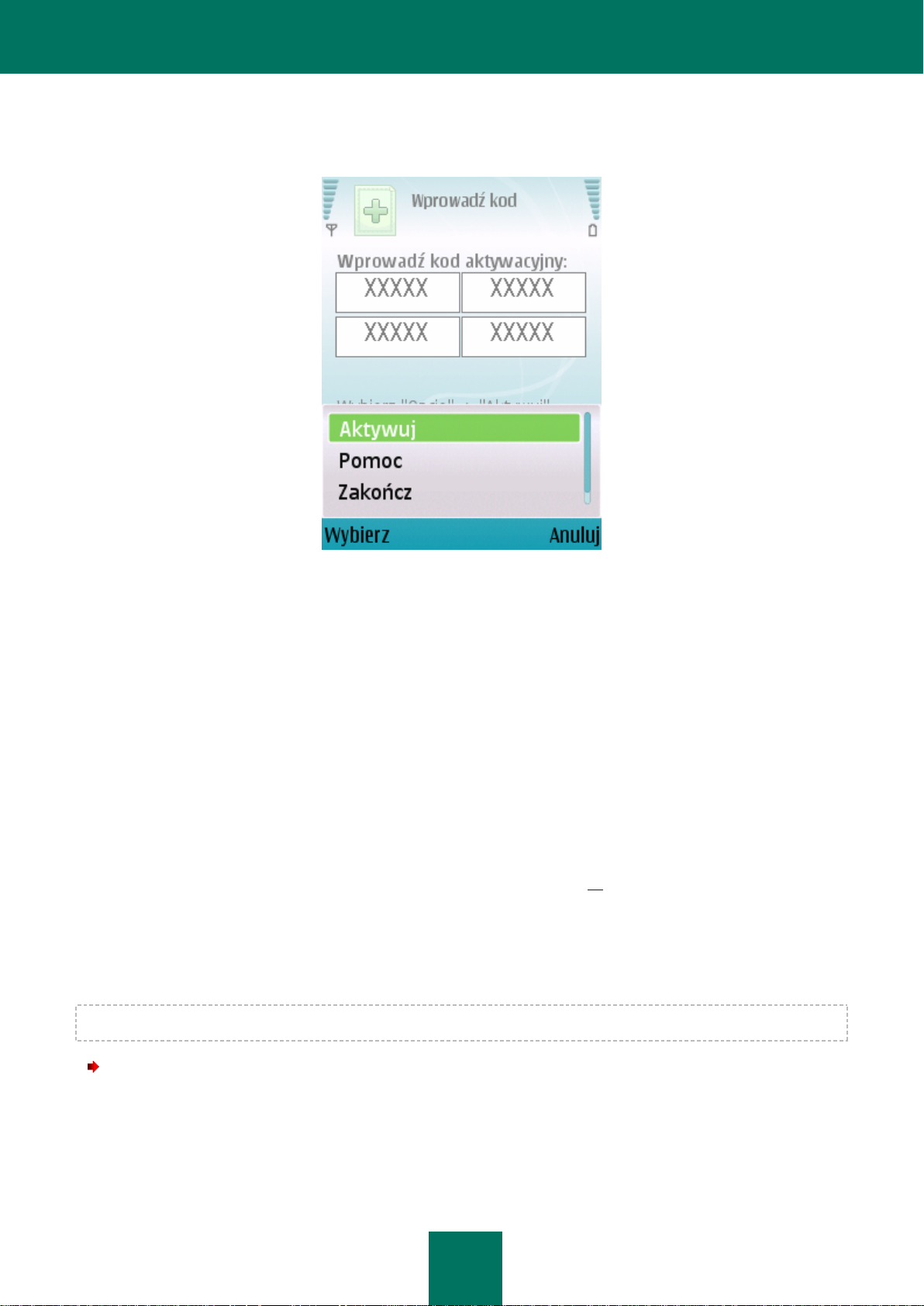

Aktywowanie wersji komercyjnej ................................................................................................ ....................... 28

Aktywowanie subskrypcji dla Kaspersky Mobile Security 9............................................................................... 29

Zakup kodu aktywacyjnego w sklepie internetowym ......................................................................................... 31

Aktywowanie wersji testowej ............................................................................................................................. 31

Ustawianie hasła .................................................................................................................................................... 32

Włączanie opcji odzyskiwania hasła ....................................................................................................................... 33

Odzyskiwanie hasła ................................................................................................................................................ 33

Uruchamianie aplikacji ............................................................................................................................................ 34

Aktualizowanie baz danych aplikacji ....................................................................................................................... 35

Skanowanie urządzenia w poszukiwaniu wirusów .................................................................................................. 35

Przeglądanie informacji o aplikacji .......................................................................................................................... 35

ZARZĄDZANIE LICENCJĄ .......................................................................................................................................... 36

Informacje o Umowie licencyjnej ............................................................................................................................ 36

Informacje o licencjach Kaspersky Mobile Security 9 ............................................................................................. 36

Przeglądanie informacji o licencji ............................................................................................................................ 37

Odnawianie licencji ................................................................................................................................................. 38

Odnawianie licencji przy użyciu kodu aktywacyjnego ....................................................................................... 39

Odnawianie licencji online ................................................................................................................................. 40

Odnawianie licencji przez aktywowanie subskrypcji ......................................................................................... 41

Anulowanie subskrypcji ..................................................................................................................................... 42

Odnawianie subskrypcji .................................................................................................................................... 42

INTERFEJS APLIKACJI ............................................................................................................................................... 44

Ikona ochrony ......................................................................................................................................................... 44

Okno stanu ochrony ............................................................................................................................................... 44

Zakładki aplikacji .................................................................................................................................................... 46

Page 10

K A S P E R S K Y M O B I L E S E C U R I T Y 9

10

Menu aplikacji ................................................................................................................................ ......................... 46

OCHRONA SYSTEMU PLIKÓW .................................................................................................................................. 48

Informacje o Ochronie ............................................................................................................................................ 48

Włączanie/wyłączanie Ochrony .............................................................................................................................. 48

Konfigurowanie obszaru ochrony ........................................................................................................................... 49

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach .................................................................... 50

Przywracanie domyślnych ustawień ochrony ......................................................................................................... 51

SKANOWANIE URZĄDZENIA ..................................................................................................................................... 52

Informacje o skanowaniu urządzenia ..................................................................................................................... 52

Ręczne uruchamianie skanowania ......................................................................................................................... 53

Uruchamianie skanowania zgodnie z terminarzem ................................................................................................ 54

Wybieranie typu obiektów przeznaczonych do skanowania ................................................................................... 55

Konfigurowanie skanowania archiwów ................................................................................................................... 56

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach .................................................................... 57

Przywracanie domyślnych ustawień skanowania urządzenia ................................................................................. 59

KWARANTANNA DLA POTENCJALNIE ZAINFEKOWANYCH OBIEKTÓW .............................................................. 60

Informacje o Kwarantannie ..................................................................................................................................... 60

Przeglądanie obiektów poddanych kwarantannie ................................................................ ................................... 60

Przywracanie obiektów z Kwarantanny .................................................................................................................. 61

Usuwanie obiektów z Kwarantanny ........................................................................................................................ 61

FILTROWANIE PRZYCHODZĄCYCH POŁĄCZEŃ I WIADOMOŚCI SMS ................................................................. 63

Informacje o Filtrze Połączeń/SMS ......................................................................................................................... 63

Informacje o trybach Filtra Połączeń/SMS .............................................................................................................. 64

Zmienianie trybu Filtra Połączeń/SMS .................................................................................................................... 64

Tworzenie Czarnej listy........................................................................................................................................... 65

Dodawanie wpisów do Czarnej listy .................................................................................................................. 66

Modyfikowanie wpisów na Czarnej liście .......................................................................................................... 67

Usuwanie wpisów z Czarnej listy ...................................................................................................................... 68

Tworzenie Białej listy .............................................................................................................................................. 68

Dodawanie wpisów do Białej listy ..................................................................................................................... 69

Modyfikowanie wpisów na Białej liście .............................................................................................................. 70

Usuwanie wpisów z Białej listy .......................................................................................................................... 71

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza książki telefonicznej ............ 71

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi ...................................... 72

Wybieranie reakcji na przychodzące wiadomości SMS .......................................................................................... 73

Wybieranie reakcji modułu na połączenia przychodzące ....................................................................................... 74

OGRANICZANIE WYCHODZĄCYCH POŁĄCZEŃ I WIADOMOŚCI SMS. KONTROLA RODZICIELSKA ................. 76

Informacje o Kontroli rodzicielskiej ......................................................................................................................... 76

Tryby Kontroli rodzicielskiej .................................................................................................................................... 76

Zmienianie trybu Kontroli rodzicielskiej ................................................................................................................... 77

Tworzenie Czarnej listy........................................................................................................................................... 77

Dodawanie wpisów do Czarnej listy .................................................................................................................. 78

Modyfikowanie wpisów na Czarnej liście .......................................................................................................... 79

Usuwanie wpisów z Czarnej listy ...................................................................................................................... 80

Usuwanie wszystkich wpisów z Czarnej listy .................................................................................................... 80

Tworzenie Białej listy .............................................................................................................................................. 80

Dodawanie wpisów ........................................................................................................................................... 80

Page 11

S P I S T R E Ś C I

11

Modyfikowanie wpisów na Białej liście .............................................................................................................. 81

Usuwanie wpisów z Białej listy .......................................................................................................................... 82

Usuwanie wszystkich wpisów ........................................................................................................................... 82

OCHRONA DANYCH W PRZYPADKU ZGUBIENIA LUB KRADZIEŻY URZĄDZENIA............................................... 83

Informacje o Anti-Theft ........................................................................................................................................... 83

Blokowanie urządzenia ........................................................................................................................................... 84

Usuwanie danych osobistych ................................................................................................................................. 86

Tworzenie listy folderów do usunięcia .................................................................................................................... 88

Monitorowanie wymiany karty SIM na urządzeniu .................................................................................................. 89

Określanie współrzędnych geograficznych urządzenia .......................................................................................... 90

Zdalne uruchamianie funkcji Anti-Theft .................................................................................................................. 92

OCHRONA PRYWATNOŚCI ....................................................................................................................................... 94

Ochrona prywatności .............................................................................................................................................. 94

Tryby Ochrony prywatności ................................................................ .................................................................... 94

Zmienianie trybu Ochrony prywatności ................................................................................................................... 95

Automatyczne włączanie Ochrony prywatności ...................................................................................................... 95

Zdalne włączanie Ochrony prywatności ................................................................................................................. 96

Tworzenie listy numerów prywatnych ..................................................................................................................... 98

Dodawanie numeru do listy numerów prywatnych ............................................................................................ 98

Modyfikowanie numeru na liście numerów prywatnych .................................................................................... 99

Usuwanie numeru z listy numerów prywatnych .............................................................................................. 100

Wybieranie danych do ukrycia: Ochrona prywatności .......................................................................................... 100

FILTROWANIE AKTYWNOŚCI SIECIOWEJ. ZAPORA SIECIOWA ......................................................................... 102

Informacje o module Zapora sieciowa .................................................................................................................. 102

Informacje o poziomach ochrony Zapory sieciowej .............................................................................................. 102

Wybieranie poziomu ochrony Zapory sieciowej .................................................................................................... 103

Powiadamianie o próbie połączenia ..................................................................................................................... 103

SZYFROWANIE DANYCH OSOBISTYCH ................................................................................................................ 105

Informacje o komponencie Szyfrowanie ............................................................................................................... 105

Szyfrowanie danych ............................................................................................................................................. 105

Deszyfrowanie danych ......................................................................................................................................... 106

Blokowanie dostępu do zaszyfrowanych danych .................................................................................................. 107

AKTUALIZOWANIE BAZ DANYCH APLIKACJI ......................................................................................................... 109

Informacje o aktualizowaniu baz danych aplikacji ................................................................................................ 109

Przeglądanie informacji o bazie danych ............................................................................................................... 110

Ręczne uruchamianie aktualizacji ........................................................................................................................ 110

Uruchamianie aktualizacji zgodnie z terminarzem ................................................................................................ 111

Aktualizowanie w strefie roamingu ....................................................................................................................... 112

Konfigurowanie ustawień połączenia internetowego ............................................................................................ 113

RAPORTY APLIKACJI ............................................................................................................................................... 115

Informacje o raportach .......................................................................................................................................... 115

Przeglądanie wpisów raportu ................................................................................................................................ 115

Usuwanie wpisów z raportu .................................................................................................................................. 116

KONFIGUROWANIE USTAWIEŃ DODATKOWYCH ................................................................................................ 117

Zmienianie hasła aplikacji ..................................................................................................................................... 117

Wyświetlanie podpowiedzi .................................................................................................................................... 117

Page 12

K A S P E R S K Y M O B I L E S E C U R I T Y 9

12

Konfigurowanie powiadomień dźwiękowych ......................................................................................................... 118

Zarządzanie podświetleniem ekranu .................................................................................................................... 118

Wyświetlanie okna stanu ...................................................................................................................................... 119

Wyświetlanie ikony ochrony .................................................................................................................................. 120

KONTAKT Z DZIAŁEM POMOCY TECHNICZNEJ .................................................................................................... 122

SŁOWNIK ................................................................................................................................................................... 123

KASPERSKY LAB ...................................................................................................................................................... 126

INFORMACJE O KODZIE FIRM TRZECICH ............................................................................................................. 127

Kod dystrybucyjny programu ................................................................................................................................ 127

ADB ................................................................................................................................................................ 127

ADBWINAPI.DLL ............................................................................................................................................ 127

ADBWINUSBAPI.DLL ..................................................................................................................................... 127

Pozostałe informacje ............................................................................................................................................ 129

INDEKS ...................................................................................................................................................................... 130

Page 13

13

INFORMACJE O PODRĘCZNIKU

W TEJ SEKCJI

W tym dokumencie .......................................................................................................................................................... 13

Oznaczenia stosowane w dokumencie ........................................................................................................................... 15

Dokumentacja ta jest przewodnikiem po instalacji, konfiguracji i korzystaniu z programu Kaspersky Mobile Security 9.

Dokument został utworzony dla szerokiego grona użytkowników.

Przeznaczenie dokumentu:

pomoc użytkownikowi w zainstalowaniu aplikacji na urządzeniu mobilnym, aktywowaniu i skonfigurowaniu jej;

dostarczenie szybkiego wyszukiwania informacji o problemach związanych z aplikacją;

przedstawienie alternatywnych źródeł informacji o programie i sposobów uzyskiwania pomocy technicznej.

W TYM DOKUMENCIE

Dokument zawiera następujące sekcje:

Dodatkowe źródła informacji

W tej sekcji opisane są źródła dodatkowych informacji dotyczących aplikacji oraz stron internetowych, na których można

rozmawiać o programie, wymieniać się pomysłami, a także zadawać pytania.

Kaspersky Mobile Security 9

W tej sekcji opisano funkcje aplikacji oraz przedstawiono pokrótce każdy moduł i podstawowe funkcje programu.

Odnaleźć tu można informacje o przeznaczeniu pakietu dystrybucyjnego. Sekcja ta zawiera również informacje

o wymaganiach sprzętowych i programowych, które urządzenie musi spełniać, aby możliwe było zainstalowanie

Kaspersky Mobile Security 9.

Instalowanie Kaspersky Mobile Security 9

Sekcja ta zawiera instrukcje, które pomogą zainstalować aplikację na urządzeniu przenośnym.

Dezinstalowanie aplikacji

Sekcja ta zawiera instrukcje, które pomogą odinstalować aplikację z urządzenia przenośnego.

Aktualizowanie aplikacji

Znajdują się tu instrukcje, które pomogą zaktualizować poprzednią wersję aplikacji.

Page 14

K A S P E R S K Y M O B I L E S E C U R I T Y 9

14

Rozpoczęcie pracy

Sekcja ta zawiera informacje dotyczące rozpoczęcia pracy z programem Kaspersky Mobile Security 9: sposobu jego

aktywacji, ustawiania hasła aplikacji, włączania opcji odzyskiwania hasła, odzyskiwania hasła, uruchamiania aplikacji,

aktualizacji antywirusowych baz danych, a także skanowania urządzenia w poszukiwaniu wirusów.

Zarządzanie licencją

Znaleźć tu można podstawowe pojęcia związane z licencjonowaniem aplikacji. Dodatkowo, sekcja ta zawiera informacje

o tym, w jaki sposób uzyskać informacje dotyczące licencji Kaspersky Mobile Security 9 i przedłużyć okres jej ważności.

Interfejs aplikacji

Sekcja ta zawiera informacje o głównych elementach interfejsu Kaspersky Mobile Security 9.

Ochrona systemu plików

Sekcja ta zawiera informacje o komponencie Ochrona, który umożliwia zapobieganie infekcjom systemu plików

urządzenia. Opisuje również sposób aktywacji/zatrzymywania ochrony i dostosowywania jej ustawień działania.

Skanowanie urządzenia

Sekcja ta zawiera informacje o skanowaniu urządzenia na żądanie, które może wykryć i usunąć zagrożenia znajdujące

się na urządzeniu. Sekcja ta opisuje również, jak uruchomić skanowanie urządzenia, ustawić automatyczne

zaplanowane skanowanie systemu plików, wybrać skanowane pliki i ustawić, jakie akcje będzie wykonywać aplikacja po

wykryciu szkodliwego obiektu.

Umieszczanie szkodliwych obiektów w kwarantannie

Sekcja ta zawiera informacje o kwarantannie, specjalnym folderze, w którym umieszczane są potencjalnie szkodliwe

obiekty. Opisano tu również sposób przeglądania, przywracania i usuwania szkodliwych obiektów wykrytych w folderze.

Filtrowanie przychodzących połączeń i wiadomości SMS

W tej sekcji znajdują się informacje o Filtrze Połączeń/SMS, który w oparciu o utworzone przez Ciebie listy (Czarną

i Białą) blokuje niechciane połączenia i wiadomości SMS. Sekcja ta opisuje również sposób wybierania trybu, w którym

Filtr Połączeń/SMS skanuje przychodzące SMS-y i połączenia, sposób konfiguracji dodatkowych ustawień filtrowania

przychodzących SMS-ów i połączeń oraz tworzenia Czarnej i Białej listy.

Ograniczanie wychodzących połączeń i wiadomości SMS. Kontrola rodzicielska

Sekcja ta zawiera informacje o komponencie Kontrola rodzicielska, który umożliwia ograniczanie wykonywania połączeń

i wysyłania wiadomości SMS na zdefiniowane numery. Dodatkowo, sekcja opisuje sposób tworzenia listy akceptowanych

i blokowanych numerów oraz konfigurowania ustawień Kontroli rodzicielskiej.

Ochrona danych w przypadku zgubienia lub kradzieży urządzenia

Można tu znaleźć informacje o module Anti-Theft, który w przypadku zgubienia lub kradzieży urządzenia będzie blokował

nieautoryzowane próby dostępu do danych przechowywanych na urządzeniu mobilnym, a także ułatwi odnalezienie

urządzenia.

Sekcja ta opisuje również sposób włączania/wyłączania modułu Anti-Theft, konfigurowania ustawień jego działania oraz

uruchamiania go zdalnie z innego urządzenia mobilnego.

Ochrona prywatności

W tej sekcji znajdują się informacje o module Ochrona prywatności, który może ukrywać poufne informacje użytkownika.

Page 15

K A S P E R S K Y M O B I L E S E C U R I T Y 9

15

Filtrowanie aktywności sieciowej. Zapora sieciowa

W tej sekcji znajdują się informacje o Zaporze sieciowej, która monitoruje połączenia sieciowe na Twoim urządzeniu.

Opisane jest tu włączanie/wyłączanie Zapory sieciowej oraz wybierania dla niej żądanego trybu.

Szyfrowanie danych osobistych

W tej sekcji znajdują się informacje o module Szyfrowanie, który szyfruje foldery znajdujące się na urządzeniu. Opisany

jest tu także sposób szyfrowania i odszyfrowywania folderów.

Aktualizowanie baz danych aplikacji

Sekcja ta zawiera informacje o aktualizacjach baz danych aplikacji, które zapewniają aktualny stan ochrony Twojego

urządzenia. Znaleźć tu można również opis sposobu przeglądania informacji o zainstalowanych antywirusowych bazach

danych, ręcznego uruchamiania aktualizacji oraz konfigurowania automatycznej aktualizacji antywirusowych baz danych.

Raporty aplikacji

W tej sekcji można znaleźć informacje o raportach zawierających informacje o działaniu każdego komponentu

i wykonywaniu każdego zadania (np. aktualizacje baz danych aplikacji, skanowanie antywirusowe itd.).

Konfigurowanie ustawień dodatkowych

Sekcja ta zawiera informacje o dodatkowych opcjach Kaspersky Mobile Security 9: sposobie zarządzania

powiadomieniami dźwiękowymi aplikacji, sposobie włączania/wyłączania wyświetlania podpowiedzi, ikony ochrony i okna

stanu ochrony.

Kontakt z działem pomocy technicznej

Sekcja ta zawiera zalecenia dotyczące kontaktu z Kaspersky Lab w celu uzyskania pomocy poprzez Panel klienta lub

telefonicznie.

Słownik

Jest to miejsce zawierające listę terminów z ich definicjami, które użyte zostały w niniejszym dokumencie.

Kaspersky Lab

Sekcja zawiera informacje o firmie Kaspersky Lab ZAO.

Informacje o kodzie firm trzecich

Z tej sekcji można się dowiedzieć o kodzie firm trzecich wykorzystanym w aplikacji.

Indeks

Sekcja ta umożliwia szybkie odnalezienie potrzebnych informacji w dokumencie.

Page 16

K A S P E R S K Y M O B I L E S E C U R I T Y 9

16

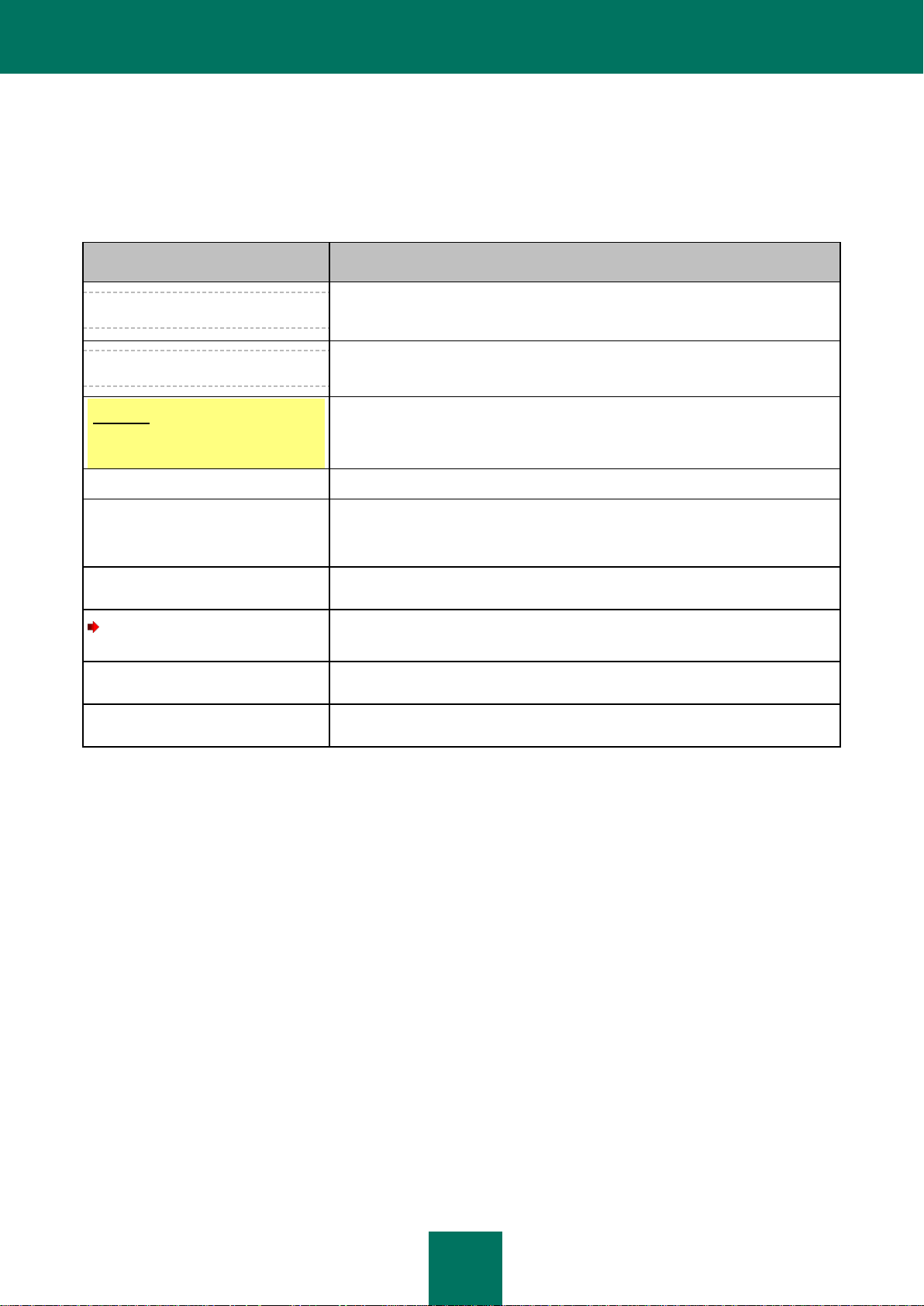

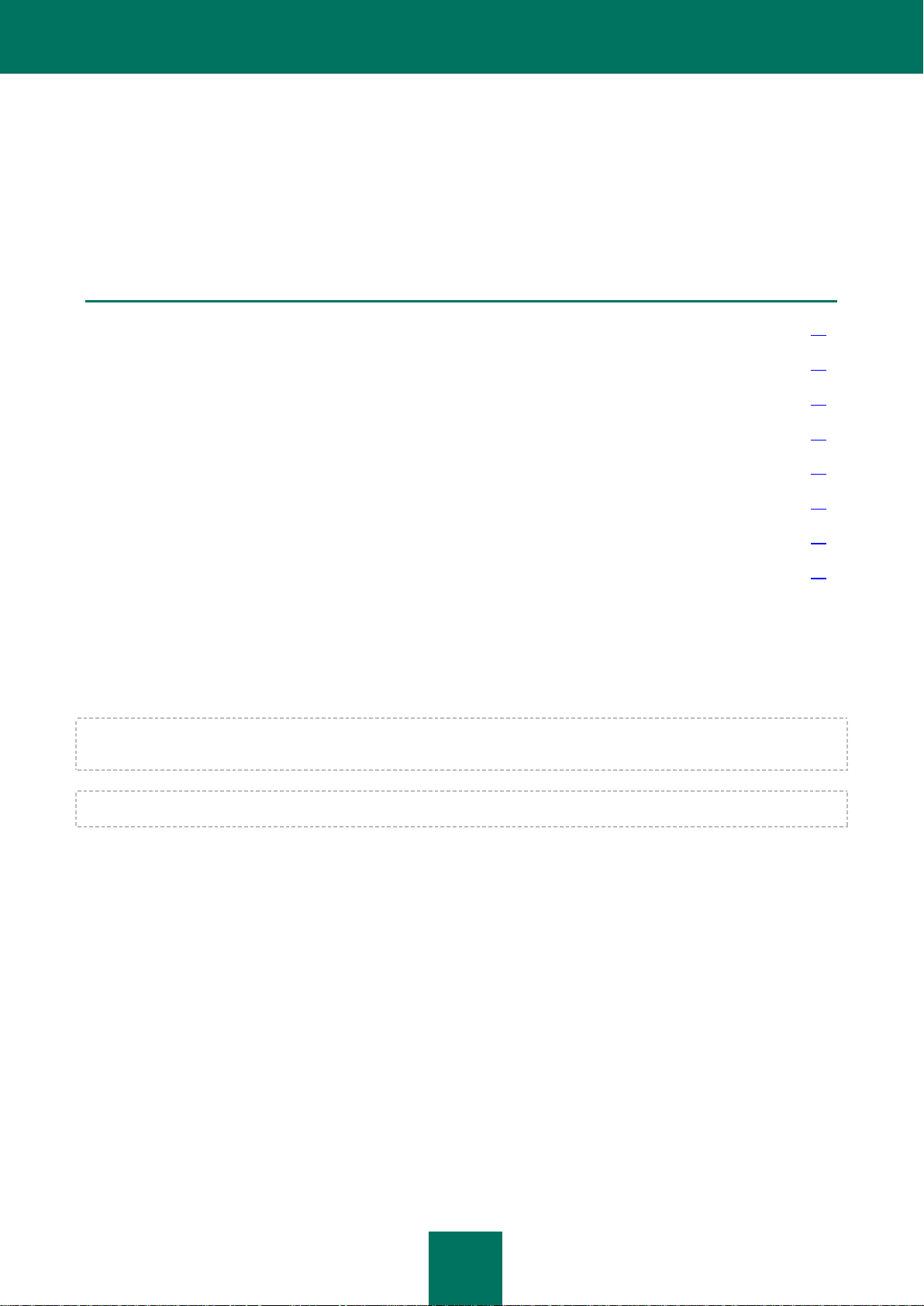

OZNACZENIA STOSOWANE W DOKUMENCIE

PRZYKŁADOWY TEKST

OPIS OZNACZEŃ STOSOWANYCH W DOKUMENCIE

Pamiętaj, że...

Ostrzeżenia są wyróżnione kolorem czerwonym i znajdują się w ramkach.

Ostrzeżenia zawierają ważne informacje, na przykład dotyczące operacji

krytycznych dla bezpieczeństwa komputera.

Zalecamy...

Komentarze znajdują się w ramkach. Zawierają one dodatkowe informacje.

Przykład:

...

Przykłady zamieszczone są na żółtym tle, tuż pod nagłówkiem Przykład.

Aktualizacja to...

Nowe terminy są oznaczane kursywą.

ALT+F4

Nazwy klawiszy oznaczone są pogrubioną czcionką i wielkimi literami.

Nazwa klawiszy z umieszczonym pomiędzy nimi znakiem "plusa" oznacza użycie

kombinacji klawiszy.

Włącz

Nazwy elementów interfejsu, na przykład pól do wprowadzania danych, poleceń

menu, przycisków itd., są oznaczone pogrubioną czcionką.

W celu skonfigurowania

terminarza zadania:

Wstępne zdania w instrukcjach pisane są kursywą.

pomoc

Treści wprowadzane w wierszu poleceń lub treści komunikatów wyświetlanych

na ekranie są oznaczone specjalną czcionką.

<adres IP Twojego komputera>

Zmienne znajdują się w nawiasach ostrych. Zamiast zmiennych w każdym

wypadku wstawiane są odpowiadające wartości, a nawiasy ostre są pomijane.

Poniższa tabela zawiera opis oznaczeń dokumentu używanych w niniejszym Podręczniku.

Tabela 1. Oznaczenia stosowane w dokumencie

Page 17

17

DODATKOWE ŹRÓDŁA INFORMACJI

W TEJ SEKCJI

Źródła informacji dla dalszych badań .............................................................................................................................. 17

Kontakt z działem sprzedaży ........................................................................................................................................... 18

Forum internetowe firmy Kaspersky Lab ......................................................................................................................... 18

Kontakt z zespołem tworzącym dokumentację ................................................................................................................ 18

W przypadku pojawienia się pytań związanych z instalacją i korzystaniem z programu Kaspersky Mobile Security 9

można w łatwy sposób uzyskać na nie odpowiedź, korzystając z różnych źródeł informacji. W zależności od tego, jak

ważne i pilne jest Twoje pytanie, możesz wybrać odpowiednie źródło informacji.

ŹRÓDŁA INFORMACJI DLA DALSZYCH BADAŃ

Możesz skorzystać z następujących źródeł informacji o aplikacji:

strona internetowa aplikacji Kaspersky Lab;

Baza Wiedzy na stronie Pomocy Technicznej;

wbudowany system pomocy i podpowiedzi;

zainstalowana dokumentacja aplikacji.

Strona internetowa firmy Kaspersky Lab

http://www.kaspersky.pl/kaspersky_mobile_security

Strona ta zawiera ogólne informacje na temat aplikacji Kaspersky Mobile Security 9, jej funkcji i opcji. Kaspersky

Mobile Security 9 można zakupić w naszym sklepie internetowym.

Strona aplikacji na witrynie internetowej działu pomocy technicznej (Baza Wiedzy)

http://support.kaspersky.com/pl/

Niniejsza strona zawiera artykuły opublikowane przez specjalistów z działu pomocy technicznej.

Artykuły te zawierają przydatne informacje, zalecenia oraz odpowiedzi na najczęściej zadawane pytania (FAQ)

dotyczące zakupu, instalacji i korzystania z programu Kaspersky Mobile Security 9. Są one pogrupowane według

tematów, takich jak "Aktualizacja baz danych" lub "Rozwiązywanie problemów". Artykuły mogą odpowiedzieć na

pytania związane nie tylko z Kaspersky Mobile Security 9, ale także z innymi produktami firmy Kaspersky Lab. Mogą

zawierać również nowości z działu Pomocy Technicznej.

Wbudowany system pomocy

Jeżeli masz jakieś pytania dotyczące pewnych okien lub zakładek programu Kaspersky Mobile Security 9, możesz

użyć pomocy kontekstowej.

Aby otworzyć pomoc kontekstową, otwórz żądane okno i wybierz Pomoc.

Page 18

P O D R Ę C Z N I K U Ż Y T K O W N I K A

18

Zainstalowana dokumentacja

Podręcznik użytkownika zawiera szczegółowe informacje o funkcjach aplikacji oraz porady, jak korzystać

z Kaspersky Mobile Security 9, jak również zalecenia dotyczące konfigurowania programu.

Dokumenty w formacie PDF znajdują się w pakiecie dystrybucyjnym Kaspersky Mobile Security 9.

Możesz je również pobrać ze strony internetowej Kaspersky Lab.

KONTAKT Z DZIAŁEM SPRZEDAŻY

Jeśli masz pytania związane z wyborem lub zakupem Kaspersky Mobile Security albo chcesz przedłużyć swoja licencję,

skontaktuj się z naszym działem sprzedaży:

801 000 215, (34) 368 18 14.

Dział sprzedaży czynny jest od poniedziałku do piątku w godzinach 8 - 16.

Możesz wysłać swoje zapytanie do działu sprzedaży poprzez e-mail sprzedaz@kaspersky.pl.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze specjalistami firmy Kaspersky

Lab lub innymi użytkownikami jej oprogramowania na forum internetowym znajdującym się pod adresem

http://forum.kaspersky.com.

Na forum możesz znaleźć także wcześniej opublikowane odpowiedzi, pozostawić swój komentarz, utworzyć nowy temat

lub skorzystać z wyszukiwarki.

KONTAKT Z ZESPOŁEM TWORZĄCYM DOKUMENTACJĘ

Jeżeli masz jakieś pytania dotyczące tej dokumentacji, znalazłeś w niej błąd lub chciałbyś pozostawić komentarz,

skontaktuj się z zespołem tworzącym dokumentację. Aby skontaktować się z zespołem tworzącym dokumentację, wyślij

wiadomość na adres dokumentacja@kaspersky.pl. W temacie wiadomości wpisz: "Opinia o dokumentacji: Kaspersky

Mobile Security 9".

Page 19

19

KASPERSKY MOBILE SECURITY 9

Kaspersky Mobile Security 9 chroni urządzenia przenośne (zwane dalej "urządzeniami") działające pod kontrolą systemu

operacyjnego Symbian. Aplikacja chroni informacje przechowywane na urządzeniu przed zainfekowaniem przez

nieznane zagrożenia, blokuje niechciane wiadomości SMS i połączenia, monitoruje połączenia sieciowe na urządzeniu,

szyfruje i ukrywa informacje dla prywatnych kontaktów oraz chroni dane w przypadku zgubienia lub kradzieży

urządzenia. Każdy typ zagrożenia jest przetwarzany przez inny moduł aplikacji. Umożliwia to dostosowanie ustawień

aplikacji do potrzeb użytkownika.

Kaspersky Mobile Security 9 zawiera następujące moduły ochrony:

Anti-Virus. Chroni system plików urządzenia mobilnego przed wirusami i innymi szkodliwymi programami.

Anti-Virus wykrywa i neutralizuje szkodliwe obiekty na Twoim urządzeniu oraz aktualizuje antywirusowe bazy

danych aplikacji.

Filtr Połączeń/SMS. Sprawdza wszystkie przychodzące wiadomości SMS i połączenia na obecność spamu.

Komponent ten umożliwia blokowanie wiadomości tekstowych i połączeń uznanych za niechciane.

Anti-Theft. Chroni informacje przechowywane na urządzeniu przed nieautoryzowanym dostępem, gdy zostanie

ono skradzione lub zgubione, a także umożliwia odnalezienie urządzenia. Anti-Theft umożliwia zdalne

blokowanie urządzenia, usuwanie informacji na nim przechowywanych i określenie jego geograficznej lokalizacji

(jeśli Twoje urządzenie mobilne posiada odbiornik GPS) przy pomocy poleceń SMS wysłanych z innego

urządzenia. Co więcej, Anti-Theft umożliwia zablokowanie urządzenia także w przypadku, gdy karta SIM została

wymieniona lub gdy urządzenie zostało włączone bez niej.

Kontrola rodzicielska. Sprawdzane są wszystkie wychodzące wiadomości SMS i połączenia. Komponent

umożliwia elastyczną konfigurację filtrowania wychodzących SMS-ów i połączeń.

Ochrona prywatności. Ukrywa informacje dla numerów znajdujących się na liście kontaktów. Do ukrywanych

informacji należą: wpisy z Kontaktów, wiadomości SMS, rejestr połączeń, nowe wiadomości SMS oraz

połączenia przychodzące.

Zapora sieciowa. Sprawdza połączenia sieciowe Twojego urządzenia przenośnego. Zapora sieciowa

decyduje, które połączenia mają być dozwolone, a które zablokowane.

Szyfrowanie. Moduł ten chroni informacje przez ich zaszyfrowanie. Komponent szyfruje dowolną liczbę

folderów niesystemowych, które znajdują się w pamięci urządzenia lub na karcie pamięci. Uzyskanie dostępu

do plików znajdujących się w zaszyfrowanych folderach jest możliwe dopiero po wpisaniu hasła aplikacji.

Oprócz tego, aplikacja zawiera zestaw funkcji umożliwiających utrzymanie aktualnego stanu ochrony, rozszerzenie

funkcji aplikacji i wspomaganie użytkownika w jego działaniach:

Stan ochrony. Stan komponentów programu jest wyświetlany na ekranie. W oparciu o przedstawione

informacje możesz oszacować bieżący stan ochrony informacji na urządzeniu.

Aktualizacja antywirusowych baz danych. Funkcja ta umożliwia regularne aktualizowanie antywirusowych baz

danych Kaspersky Mobile Security 9, co zapewnia utrzymanie ochrony na odpowiednim poziomie.

Dziennik zdarzeń. Dla każdego modułu aplikacja posiada oddzielny Dziennik zdarzeń z informacjami o działaniu

składnika (np. raport ze skanowania, aktualizacja antywirusowych baz danych, informacje o zablokowanych

plikach). Raporty z działania komponentów są udostępniane w systemie zdalnego zarządzania.

Nie można tworzyć lub przywracać kopii zapasowych zainstalowanego Kaspersky Mobile Security 9.

Page 20

P O D R Ę C Z N I K U Ż Y T K O W N I K A

20

W TEJ SEKCJI

Nowości w Kaspersky Mobile Security 9 ......................................................................................................................... 20

Pakiet dystrybucyjny ....................................................................................................................................................... 20

Wymagania sprzętowe i programowe ............................................................................................................................. 20

NOWOŚCI W KASPERSKY MOBILE SECURITY 9

Poniżej znajduje się szczegółowy przegląd nowości w programie Kaspersky Mobile Security 9.

Nowe opcje programu Kaspersky Mobile Security 9:

Dostęp do aplikacji jest chroniony przy użyciu hasła.

Ochrona prywatności umożliwia ukrywanie następujących informacji dla poufnych kontaktów: wpisów

w Kontaktach, wiadomości SMS, historii połączeń oraz nowych przychodzących wiadomości SMS i połączeń.

Poufne informacje można przeglądać, jeśli ukrywanie jest wyłączone.

Szyfrowanie umożliwia zaszyfrowanie folderów zapisanych w pamięci urządzenia lub na karcie pamięci.

Składnik chroni poufne dane, szyfrując je, i zezwala na dostęp do zaszyfrowanych informacji dopiero po

wprowadzeniu hasła aplikacji.

Dodano nową funkcję - Pokaż podpowiedzi: Kaspersky Mobile Security 9 wyświetla krótki opis składnika przed

konfiguracją jego ustawień.

Zakupienie kodu aktywacyjnego oraz przedłużenie licencji możliwe jest bezpośrednio z poziomu urządzenia

przenośnego, poprzez opcję subskrypcji, lub w sklepie internetowym.

PAKIET DYSTRYBUCYJNY

Kaspersky Mobile Security 9 możesz zakupić w sklepie internetowym. W tym przypadku pakiet dystrybucyjny aplikacji

oraz dokumentacja zostanie dostarczona w formie elektronicznej. Kaspersky Mobile Security 9 może również zostać

zakupiony w sklepie stacjonarnym. W celu uzyskania szczegółowych informacji o zakupie i uzyskaniu pakietu

dystrybucyjnego skontaktuj się z naszym działem sprzedaży sprzedaz@kaspersky.pl.

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Kaspersky Mobile Security 9 można zainstalować na urządzeniach mobilnych działających pod kontrolą systemu

operacyjnego Symbian 9.1, 9.2, 9.3 i 9.4 Series 60 UI.

Page 21

21

INSTALOWANIE KASPERSKY MOBILE SECURITY 9

Instalacja aplikacji na urządzeniu przebiega w kilku krokach.

W celu zainstalowania Kaspersky Mobile Security 9:

1. Podłącz urządzenie przenośne do komputera.

Dla urządzeń mobilnych Nokia zaleca się korzystanie z aplikacji Nokia PC Suite lub Nokia Ovi Suite.

2. Wykonaj jedną z następujących czynności:

Jeżeli program został zakupiony na płycie CD, uruchom z niej automatyczną instalację Kaspersky Mobile

Security 9.

Jeżeli pakiet dystrybucyjny został zakupiony przez Internet, skopiuj go na urządzenie mobilne przy użyciu

jednej z następujących metod:

przy użyciu aplikacji Nokia PC Suite lub Nokia Ovi Suite (dla urządzeń mobilnych Nokia);

przy użyciu karty pamięci.

Uruchom instalację przy użyciu jednej z następujących metod:

przy użyciu aplikacji Nokia PC Suite lub Nokia Ovi Suite (dla urządzeń mobilnych Nokia);

na urządzeniu mobilnym otwórz archiwum SIS zawierające pakiet dystrybucyjny.

Zostanie otwarte okno potwierdzające instalację.

3. Potwierdź instalację aplikacji, wciskając przycisk Tak.

4. Zapoznaj się z dodatkowymi informacjami o aplikacji (jej nazwą, wersją i certyfikatami). Następnie wciśnij

Kontynuuj.

Jeżeli język systemu operacyjnego nie odpowiada językowi Kaspersky Mobile Security 9, na ekranie zostanie

wyświetlone powiadomienie. Aby kontynuować instalację w aktualnym języku, wciśnij OK.

5. Przeczytaj umowę licencyjną, która jest zawierana pomiędzy Tobą a Kaspersky Lab. Jeżeli akceptujesz warunki

umowy, wciśnij OK. Rozpocznie się instalacja Kaspersky Mobile Security 9. W przypadku braku zgody

z postanowieniami umowy licencyjnej, wciśnij Anuluj. Instalacja zostanie przerwana.

6. Potwierdź, że na urządzeniu nie jest zainstalowane inne oprogramowanie antywirusowe, wciskając OK.

7. W celu zakończenia instalacji uruchom ponownie urządzenie.

Aplikacja jest instalowana z parametrami zalecanymi przez ekspertów z Kaspersky Lab.

Page 22

22

DEZINSTALOWANIE APLIKACJI

W celu odinstalowania Kaspersky Mobile Security 9:

1. Jeżeli dane na urządzeniu zostały zaszyfrowane przy użyciu Kaspersky Mobile Security 9, odszyfruj je (patrz

sekcja "Deszyfrowanie danych" na stronie 106).

2. Wyłącz Ochronę prywatności (patrz sekcja "Tryby Ochrony prywatności" na stronie 94).

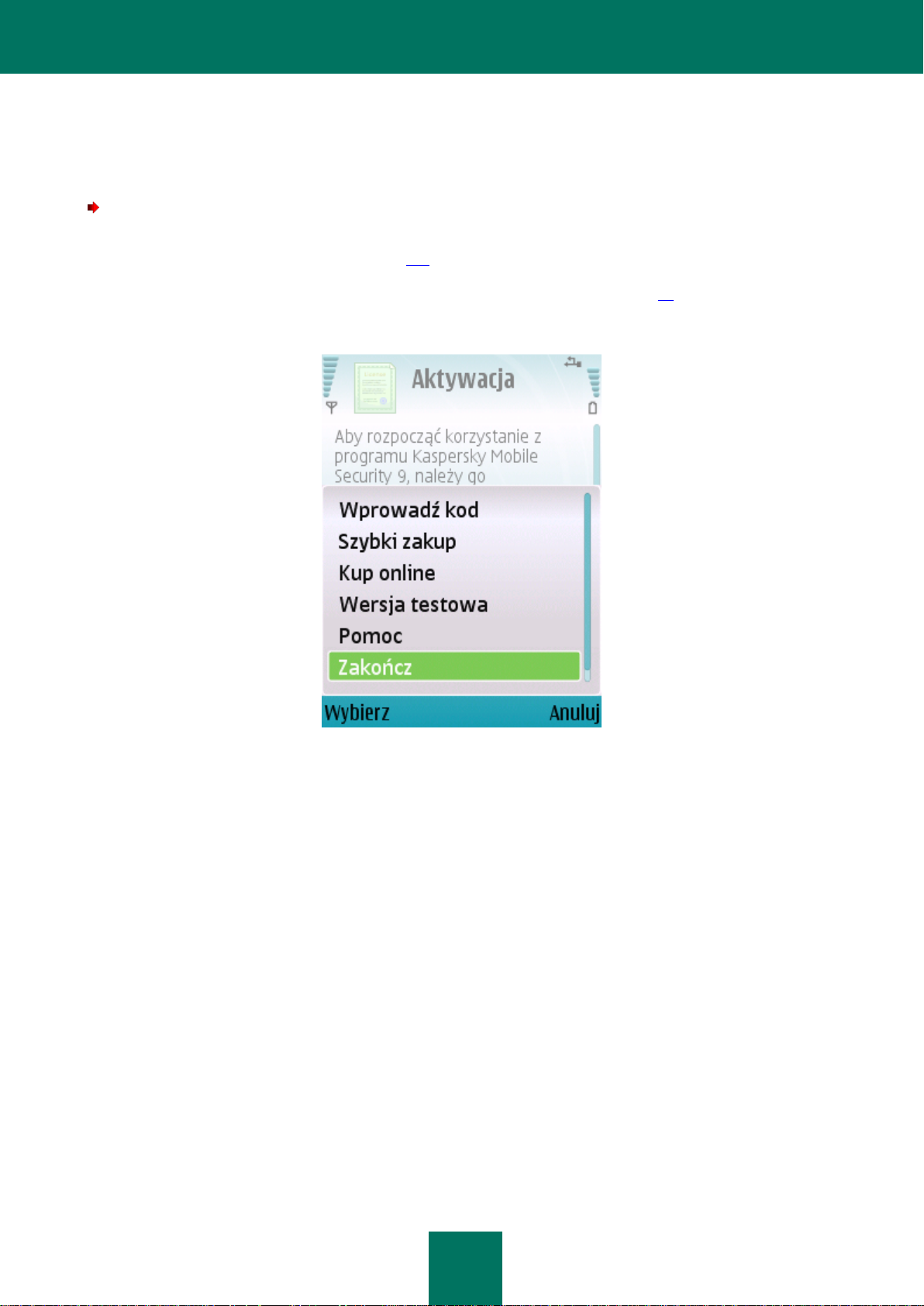

3. Zamknij Kaspersky Mobile Security 9. W tym celu wybierz Opcje → Zakończ (patrz rysunek poniżej).

Rysunek 1: Kończenie działania aplikacji

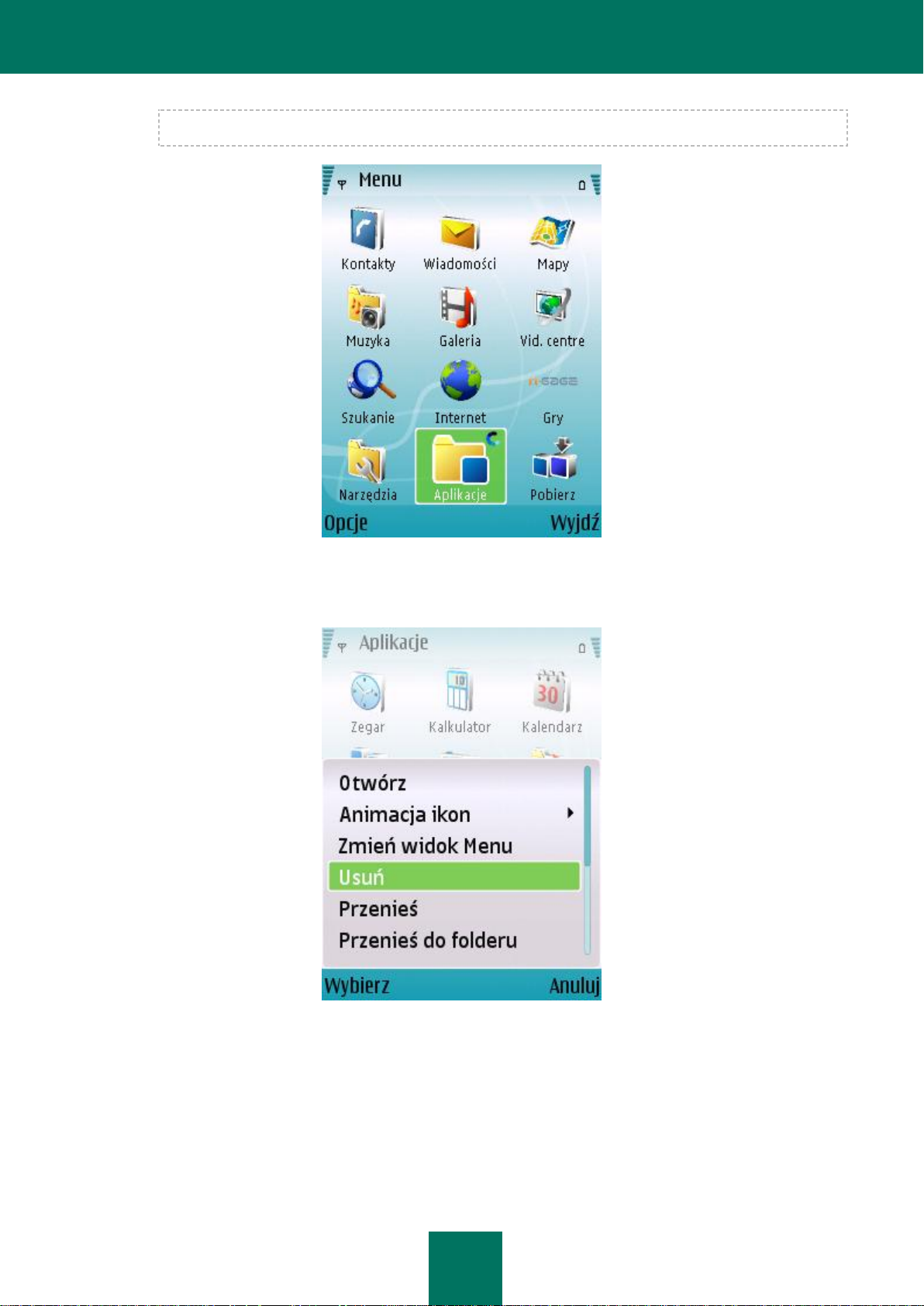

4. Odinstaluj Kaspersky Mobile Security 9. W tym celu wykonaj następujące czynności:

a. Otwórz menu główne urządzenia.

b. Wybierz Aplikacje → Aplikacje (patrz rysunek poniżej).

Page 23

K A S P E R S K Y M O B I L E S E C U R I T Y 9

23

Folder instalacyjny aplikacji może się różnić w zależności od modelu urządzenia mobilnego.

Rysunek 2: Ścieżka do zainstalowanych aplikacji

c. Z listy aplikacji wybierz KMS 9.0, a następnie Opcje → Usuń (patrz rysunek poniżej).

Rysunek 3: Dezinstalowanie aplikacji

d. Potwierdź dezinstalację aplikacji, wciskając przycisk Tak.

e. Wpisz hasło i wciśnij OK.

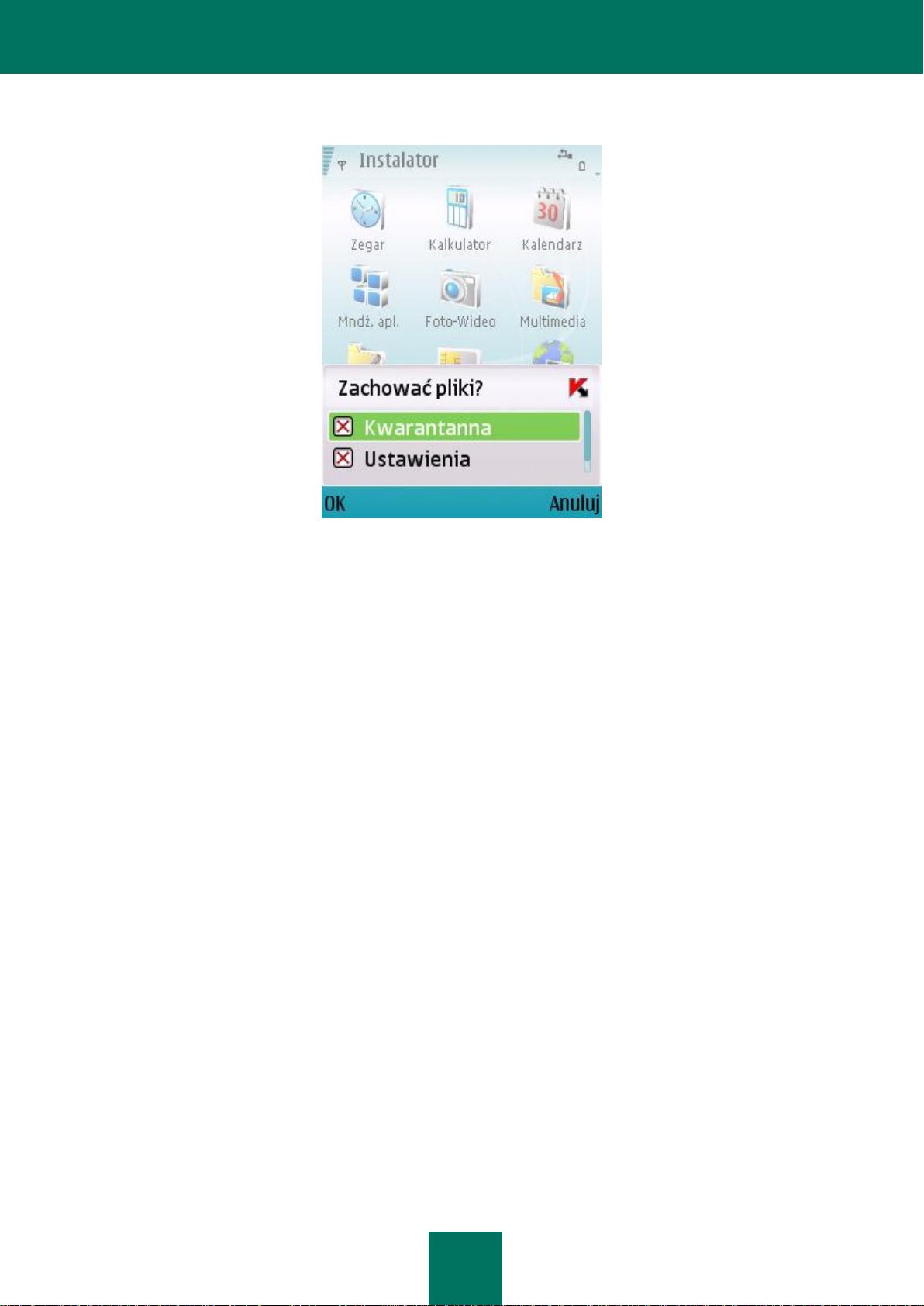

f. Określ, czy zachowane mają zostać ustawienia programu i obiekty znajdujące się w Kwarantannie:

Jeżeli chcesz zapisać parametry aplikacji i obiekty znajdujące się w kwarantannie, zaznacz pola

znajdujące się obok wymaganych parametrów i wciśnij OK (patrz rysunek poniżej).

Page 24

K A S P E R S K Y M O B I L E S E C U R I T Y 9

24

W celu wykonania pełnej dezinstalacji aplikacji wciśnij Anuluj.

Rysunek 4: Lista ustawień, która mają zostać zachowane

5. Aby zakończyć dezinstalację aplikacji, uruchom ponownie urządzenie.

Page 25

25

AKTUALIZOWANIE APLIKACJI

Możesz zaktualizować Kaspersky Mobile Security 9, instalując najnowszą wersję aplikacji (na przykład zaktualizować